Page 1

Guide de l'utilisateur

KASPERSKY MOBILE

SECURITY 8.0

Page 2

2

Cher utilisateur,

Merci d'avoir choisi notre produit. Nous espérons que cette documentation vous sera utile dans votre travail et vous

apportera toutes les réponses sur notre produit logiciel.

Tout reproduction et redistribution de n'importe quel matériel, y compris de la présente traduction est autorisée sous

réserve d'une autorisation écrite de Kaspersky Lab.

Ce document et ses illustrations ne peuvent être utilisés qu'à des fins d'information à usage non-commercial ou

personnel.

Ce document peut être modifié sans préavis. Pour obtenir la dernière version de ce document, reportez-vous au site de

Kaspersky Lab à l'adresse http://www.kaspersky.com/fr/docs.

Kaspersky Lab décline toute responsabilité en rapport au contenu, à la qualité, la pertinence ou la précision de matériels,

utilisés dans ce document, dont les droits sont la propriété de tiers, non plus que pour des dommages potentiels associés

à l'utilisation de ce type de documents.

Ce document contient des marques commerciales déposées ou non déposées. Toutes les marques commerciales

mentionnées sont la propriété de leurs propriétaires respectifs.

© Kaspersky Lab 1997-2009

+7 (495) 645-79-39,

Vocal, fax : +7 (495) 797-87-00,

+7 (495) 956-70-00

http://www.kaspersky.com/fr

http://support.kaspersky.fr/

Date de révision : 17 avril 2009

Page 3

3

TABLE DES MATIÈRES

KASPERSKY MOBILE SECURITY 8.0 ......................................................................................................................... 7

Affichage d'informations sur l'application ................................................................................................................. 8

Sources de données pour des consultations indépendantes ............................................................................. 8

Contacter le Département commercial ............................................................................................................... 9

Contacter le Service d'assistance technique ...................................................................................................... 9

Forums de discussion sur les applications Kaspersky Lab .............................................................................. 10

Spécifications matérielles et logicielles .................................................................................................................. 10

Kit de distribution ................................................................................................................................................... 10

KASPERSKY MOBILE SECURITY POUR SYMBIAN OS ........................................................................................... 11

Installation de Kaspersky Mobile Security .............................................................................................................. 11

Premiers pas .......................................................................................................................................................... 13

Activation du logiciel ......................................................................................................................................... 13

Démarrage du logiciel ...................................................................................................................................... 14

Interface utilisateur ........................................................................................................................................... 15

Code secret ...................................................................................................................................................... 16

Informations sur le programme ........................................................................................................................ 17

Protection en temps réel ........................................................................................................................................ 17

À propos de la protection en temps réel ........................................................................................................... 18

Activation et désactivation de la protection en temps réel ................................................................................ 18

Sélection des objets à analyser ........................................................................................................................ 19

Sélection d'actions sur les objets ..................................................................................................................... 20

Affichage de l'icône de protection ..................................................................................................................... 21

Analyse à la demande ........................................................................................................................................... 22

À propos de l'analyse à la demande ................................................................................................................ 23

Exécution manuelle d'une analyse ................................................................................................................... 23

Configuration d'analyses planifiées .................................................................................................................. 25

Sélection des objets à analyser ........................................................................................................................ 26

Sélection des actions à appliquer sur les objets ............................................................................................... 27

Configuration de l'analyse de la ROM .............................................................................................................. 29

Configuration de l'analyse de fichiers compressés ........................................................................................... 30

Contrôle du rétro éclairage ............................................................................................................................... 31

Quarantaine ........................................................................................................................................................... 32

À propos de la quarantaine .............................................................................................................................. 32

Affichage des objets en quarantaine ................................................................................................................ 33

Restauration d'objets de la quarantaine ........................................................................................................... 34

Suppression d'un objet de la quarantaine ........................................................................................................ 34

Anti-Spam .............................................................................................................................................................. 35

À propos du composant Anti-Spam .................................................................................................................. 36

Modes du composant Anti-Spam ..................................................................................................................... 36

Création d'une liste noire .................................................................................................................................. 37

Ajout d'une nouvelle entrée ........................................................................................................................ 37

Modification d'une entrée existante ............................................................................................................ 38

Suppression d'une entrée unique ............................................................................................................... 39

Suppression de toutes les entrées ............................................................................................................. 40

Création d'une liste blanche ............................................................................................................................. 41

Page 4

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

4

Ajout d'une nouvelle entrée ........................................................................................................................ 41

Modification d'une entrée existante ............................................................................................................ 42

Suppression d'une entrée unique ............................................................................................................... 43

Suppression de toutes les entrées ............................................................................................................. 44

Réponse aux messages et appels présents dans l'annuaire téléphonique ...................................................... 45

Réponse aux messages d'expéditeurs non numériques .................................................................................. 45

Sélection de l'action à appliquer sur des messages entrants ........................................................................... 47

Sélection de l'action à appliquer sur des appels entrants ................................................................................. 48

Contrôle parental ................................................................................................................................................... 48

À propos du contrôle parental .......................................................................................................................... 48

Modes du contrôle parental .............................................................................................................................. 49

Création d'une liste noire .................................................................................................................................. 50

Ajout d'une nouvelle entrée ........................................................................................................................ 50

Modification d'une entrée existante ............................................................................................................ 51

Suppression d'une entrée unique ............................................................................................................... 52

Suppression de toutes les entrées ............................................................................................................. 53

Création d'une liste blanche ............................................................................................................................. 54

Ajout d'une nouvelle entrée ........................................................................................................................ 54

Modification d'une entrée existante ............................................................................................................ 55

Suppression d'une entrée unique ............................................................................................................... 56

Suppression de toutes les entrées ............................................................................................................. 57

Antivol .................................................................................................................................................................... 58

À propos du composant Antivol ........................................................................................................................ 58

Fonction Verrouillage ....................................................................................................................................... 59

Verrouillage de l'appareil .................................................................................................................................. 59

Fonction Suppression....................................................................................................................................... 60

Suppression de données personnelles ............................................................................................................ 61

Fonction SIM-Surveillance ............................................................................................................................... 62

Fonction Localisation ....................................................................................................................................... 63

Détermination des coordonnées de l'appareil .................................................................................................. 64

Fonction SMS Invisible ..................................................................................................................................... 65

Pare-feu ................................................................................................................................................................. 66

À propos du Pare-feu ....................................................................................................................................... 66

Sélection du niveau de sécurité du Pare-feu .................................................................................................... 67

Notifications sur les tentatives de connexion .................................................................................................... 68

Chiffrement ............................................................................................................................................................ 68

À propos du chiffrement ................................................................................................ ................................... 68

Chiffrement des données ................................................................................................................................. 69

Déchiffrement de données ............................................................................................................................... 70

Informations sur les données chiffrées ............................................................................................................. 70

Interdiction d'accès aux données chiffrées ....................................................................................................... 71

Mise à jour des bases du programme .................................................................................................................... 72

À propos de la mise à jour des bases .............................................................................................................. 73

Affichage d'informations sur les bases ............................................................................................................. 73

Mise à jour manuelle ........................................................................................................................................ 73

Mise à jour planifiée ......................................................................................................................................... 74

Mise à jour en itinérance ................................................................ .................................................................. 75

Configuration de la connexion .......................................................................................................................... 76

Journaux du logiciel ............................................................................................................................................... 77

Page 5

T A B L E D E S M A T I È R E S

5

À propos des journaux ..................................................................................................................................... 77

Affichage des événements du journal .............................................................................................................. 78

Suppression d'événements dans les journaux ................................................................................................. 78

Affichage de la fenêtre d'état ................................................................................................................................. 78

Notifications sonores.............................................................................................................................................. 79

Gestion de la licence.............................................................................................................................................. 80

Affichage des informations de licence .............................................................................................................. 80

Renouvellement de la licence .......................................................................................................................... 81

Désinstallation du programme ............................................................................................................................... 82

KASPERSKY MOBILE SECURITY POUR MICROSOFT WINDOWS MOBILE .......................................................... 86

Installation de Kaspersky Mobile Security .............................................................................................................. 86

Premiers pas .......................................................................................................................................................... 87

Activation du logiciel ......................................................................................................................................... 88

Démarrage du logiciel ...................................................................................................................................... 89

Interface graphique utilisateur .......................................................................................................................... 90

Code secret ...................................................................................................................................................... 91

Informations sur le programme ........................................................................................................................ 92

Protection en temps réel ........................................................................................................................................ 92

À propos de la protection en temps réel ........................................................................................................... 93

Activation et désactivation de la protection en temps réel ................................................................................ 93

Sélection des actions à appliquer sur des objets ............................................................................................. 94

Analyse à la demande ........................................................................................................................................... 95

À propos de l'analyse à la demande ................................................................................................................ 96

Exécution manuelle d'une analyse ................................................................................................................... 96

Configuration d'analyses planifiées .................................................................................................................. 99

Sélection des objets à analyser ........................................................................................................................ 99

Sélection des actions à appliquer sur des objets ........................................................................................... 101

Quarantaine ......................................................................................................................................................... 102

À propos de la quarantaine ............................................................................................................................ 102

Affichage des objets en quarantaine .............................................................................................................. 103

Restauration d'objets de la quarantaine ......................................................................................................... 103

Suppression d'objets de la quarantaine ......................................................................................................... 104

Anti-Spam ............................................................................................................................................................ 105

À propos du composant Anti-Spam ................................................................................................................ 106

Modes du composant Anti-Spam ................................................................................................................... 106

Création d'une liste noire ................................................................................................................................ 107

Ajout d'une nouvelle entrée ...................................................................................................................... 107

Modification d'une entrée existante .......................................................................................................... 108

Suppression d'une entrée ......................................................................................................................... 109

Création d'une liste blanche ........................................................................................................................... 110

Ajout d'une nouvelle entrée ...................................................................................................................... 110

Modification d'une entrée existante .......................................................................................................... 111

Suppression d'une entrée ......................................................................................................................... 112

Réponse aux messages et appels présents dans l'annuaire téléphonique .................................................... 113

Réponse aux messages d'expéditeurs non numériques ................................................................................ 114

Sélection de l'action à appliquer sur des messages entrants ......................................................................... 116

Sélection de l'action à appliquer sur des appels entrants ............................................................................... 117

Contrôle parental ................................................................................................................................................. 117

Page 6

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

6

À propos du contrôle parental ........................................................................................................................ 118

Modes du contrôle parental ............................................................................................................................ 118

Création d'une liste noire ................................................................................................................................ 119

Ajout d'une nouvelle entrée ...................................................................................................................... 119

Modification d'une entrée existante .......................................................................................................... 120

Suppression d'une entrée ......................................................................................................................... 121

Création d'une liste blanche ........................................................................................................................... 122

Ajout d'une nouvelle entrée ...................................................................................................................... 122

Modification d'une entrée existante .......................................................................................................... 123

Suppression d'une entrée ......................................................................................................................... 124

Antivol .................................................................................................................................................................. 125

À propos du composant Antivol ...................................................................................................................... 126

Fonction Verrouillage ..................................................................................................................................... 126

Verrouillage de l'appareil ................................................................................................................................ 127

Fonction Suppression..................................................................................................................................... 128

Suppression de données personnelles .......................................................................................................... 129

Fonction SIM-Surveillance ............................................................................................................................. 130

Fonction Localisation ..................................................................................................................................... 131

Détermination des coordonnées de l'appareil ................................................................................................ 132

Fonction SMS invisible ................................................................................................................................... 133

Pare-feu ............................................................................................................................................................... 134

À propos du Pare-feu ..................................................................................................................................... 135

Sélection du niveau de sécurité du Pare-feu .................................................................................................. 135

Chiffrement .......................................................................................................................................................... 136

À propos du chiffrement ................................................................................................ ................................. 136

Chiffrement des données ............................................................................................................................... 137

Déchiffrement des données ........................................................................................................................... 138

Interdiction d'accès aux données chiffrées ..................................................................................................... 139

Mise à jour des bases du programme .................................................................................................................. 141

À propos de la mise à jour des bases ............................................................................................................ 141

Affichage d'informations sur les bases ........................................................................................................... 142

Mise à jour manuelle ...................................................................................................................................... 142

Planification des mises à jour ......................................................................................................................... 143

Journaux du logiciel ............................................................................................................................................. 144

À propos des journaux ................................................................................................................................... 144

Affichage des événements du journal ............................................................................................................ 144

Suppression d'événements dans les journaux ............................................................................................... 145

Gestion de la licence............................................................................................................................................ 146

Affichage des informations de licence ............................................................................................................ 147

Renouvellement de la licence ........................................................................................................................ 147

Désinstallation du programme ............................................................................................................................. 148

GLOSSAIRE .............................................................................................................................................................. 151

KASPERSKY LAB ..................................................................................................................................................... 154

CRYPTO EX LTD. ..................................................................................................................................................... 155

INDEX ....................................................................................................................................................................... 156

Page 7

7

Dans cette section

Affichage d'informations sur l'application ........................................................................................................................... 8

Spécifications matérielles et logicielles............................................................................................................................ 10

Kit de distribution ............................................................................................................................................................ 10

KASPERSKY MOBILE SECURITY 8.0

Kaspersky Mobile Security 8.0 est conçu pour assurer la protection en temps réel d'appareils mobiles exploités sous

Symbian OS et Microsoft Windows Mobile contre les logiciels malveillants ainsi que les appels et messages

indésirables : Le programme dispose des fonctionnalités suivantes :

Protection en temps réel du système de fichiers de l'appareil – interception et analyse de :

tous les objets entrants, transmis au moyen de connexions sans fil (infrarouge, Bluetooth), les messages

EMS et MMS, lors de la synchronisation avec un ordinateur personnel ou du téléchargement de fichiers par

un navigateur ;

fichiers ouverts sur l'appareil mobile ;

programmes installés dans l'interface de l'appareil.

analyse des objets du système de fichiers sur l'appareil mobile ou sur les cartes d'extension connectées, à la

demande de l'utilisateur, ou de manière planifiée ;

isolement sécurisé des objets infectés dans une zone de quarantaine.

mise à jour des bases de Kaspersky Mobile Security utilisées pour l'analyse des logiciels malveillants et

suppression des objets dangereux.

interdiction des appels et messages SMS entrants ou sortants indésirables.

verrouillage ou effacement des données utilisateur en cas d'actions non autorisées avec l'appareil, comme

par exemple, en cas de vol.

protection des connexions réseau de l'appareil mobile.

protection par chiffrement d'un dossier (sauf les dossiers système) dans la mémoire de l'appareil ou dans une

carte d'extension mémoire s'appuie sur les fonctions de chiffrement incorporées dans le système.

Réception des coordonnées géographiques de l'appareil.

L'utilisateur dispose de possibilités de contrôle flexible des paramètres de fonctionnement de Kaspersky Mobile Security,

et peut afficher l'état de protection courant et le journal des événements dans lequel les actions du programme sont

consignées.

Le programme possède un menu système et une interface utilisateur conviviale.

En cas de détection d'un logiciel malveillant, Kaspersky Mobile Security peut réparer l'objet infecté (si la réparation est

possible), le supprimer ou le placer en quarantaine. Dans ce cas, aucune copie de l'objet supprimé n'est conservée.

Page 8

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

8

Dans cette section

Sources de données pour des consultations indépendantes ............................................................................................ 8

Contacter le Département commercial .............................................................................................................................. 9

Contacter le Service d'assistance technique ................................................................................................ ..................... 9

Forums de discussion sur les applications Kaspersky Lab .............................................................................................. 10

Affichage d'informations sur l'application

Pour toute question sur l'achat, l'installation ou l''utilisation de Kaspersky Mobile Security, des réponses sont disponibles.

Kaspersky Lab propose plusieurs sources d'information sur le programme. Vous pouvez sélectionner la source la plus

appropriée à vos besoins, en fonction de l'importance ou de l'urgence de votre question.

Sources de données pour des consultations indépendantes

Vous disposez des informations suivantes sur le programme :

page du logiciel, sur le site Web de Kaspersky Lab ;

page du logiciel, sur le site du serveur du Support technique (Knowledge Base)

système d'aide en ligne ;

documentation.

Page du programme sur le site Web de Kaspersky Lab.

http://www.kaspersky.com/fr/mobile_downloads

Utilisez cette page pour obtenir des informations générales sur Kaspersky Mobile Security, ses possibilités et ses

caractéristiques de fonctionnement. Pour acheter ou renouveler la licence d'utilisation de Kaspersky Mobile Security,

utilisez notre boutique en ligne (E-Store).

Page de l'application sur le serveur du Support technique (Knowledge Base)

http://support.kaspersky.com/fr/desktop

Cette page contient des articles publiés par les experts du Service d'assistance technique.

Les articles contiennent des informations utiles, des instructions et des réponses aux questions fréquentes

concernant l'achat, l'installation et l'utilisation de Kaspersky Mobile Security. Ils sont organisés par rubriques, telles

que « Work with key files » (Utilisation de fichiers clé), « Database updates » (Mises à jour de bases de données) ou

« Troubleshooting » (Dépannage). Les articles répondent non seulement à des questions sur Kaspersky Mobile

Security, mais aussi sur d'autres produits Kaspersky Lab ; ils peuvent contenir des informations générales récentes

du Service d'assistance technique.

Système d'aide en ligne

En cas de question sur une fenêtre ou sur un onglet spécifiques de Kaspersky Mobile Security, vous disposez de

l'aide contextuelle.

Page 9

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

9

Pour accéder à l'aide contextuelle, ouvrez l'onglet correspondant et sélectionnez Aide.

Documentation

Le Guide de l'utilisateur contient des informations détaillées sur les fonctions de l'application, comment l'utiliser, avec

des conseils et des recommandations de configuration.

Des fichiers de documentation au format PDF sont fournis dans le paquet du produit Kaspersky Mobile Security (CD

d'installation).

Vous pouvez télécharger les fichiers numériques de la documentation depuis le site de Kaspersky Lab.

Contacter le Département commercial

En cas de questions sur le choix, l'achat ou le renouvellement de la licence de Kapsersky Mobile Security, vous pouvez

contacter nos spécialistes du Département commercial via l'URL suivante :

http://www.kaspersky.com/fr/contacts

Vous pouvez transmettre vos questions au Département commercial à l'adresse de messagerie info@kaspersky.fr.

Contacter le Service d'assistance technique

Si vous avez déjà acheté Kaspersky Mobile Security, des informations peuvent être obtenues auprès du Service

d'assistance technique par téléphone ou par Internet.

Les experts du Service d'assistance technique répondront à vos questions sur l'installation et l'utilisation du logiciel et, si

votre appareil mobile est infecté par une activité malveillante, ils vous aideront à en éliminer les conséquences.

Avant de prendre contact avec le Service d'assistance technique, prenez connaissance des Règles de support

(http://support.kaspersky.com/support/rules).

Écrire sa question au Service d'assistance technique

Vous pouvez transmettre votre demande aux spécialistes du Service d'assistance technique en remplissant le

formulaire du Helpdesk à l'adresse :https://my.kaspersky.com/fr

Vous pouvez rédiger votre demande en allemand, anglais, espagnol, français ou en russe.

Pour traiter votre demande par messagerie, vous devez indiquer le numéro de client reçu en même temps que

votre mot de passe lors de votre enregistrement sur le site du Service d'assistance technique.

Si vous n'êtes pas encore inscrit en tant qu'utilisateur d'applications Kaspersky Lab, vous disposez d'un formulaire pour

ce faire sur le site du Helpdesk (https://my.kaspersky.com/fr/registration). Pendant votre inscription, saisissez le code

d'activation du logiciel ou le fichier clé de licence.

Vous recevrez la réponse d'in spécialiste du Service d'assistance technique dans votre Espace personnel

(https://my.kaspersky.com/fr) et à l'adresse de messagerie précisée dans votre demande.

Décrivez votre problème avec tous les détails possibles dans le formulaire de saisie de votre demande. Spécifiez

dans les champs obligatoires :

Le type de demande. Choisissez la rubrique la plus proche du problème rencontré, par exemple,

« Installation/Désinstallation du produit » ou « Analyse antivirus/Problème de suppression ». En l'absence de

rubrique appropriée, sélectionnez « Question générale ».

Nom et version de l'application.

Page 10

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

10

Zone de texte. Décrivez le problème rencontré avec le plus de détails possible.

Numéro client et mot de passe. Saisissez l'Identifiant client et le mot de passe reçus lors de votre inscription

sur le site du Service d'assistance technique.

Adresse de messagerie. Les experts du Service d'assistance technique enverront leur réponse à cette

adresse.

Assistance technique téléphonique

Si le problème est urgent, appelez le Service d'assistance technique de votre région. Avant de connecter localement

(http://support.kaspersky.com/fr/desktop (Rubrique Contacter le Support Technique)) ou à l'international

(http://support.kaspersky.com/fr/support/international) le Service d'assistance technique, préparez des informations

(http://support.kaspersky.com/fr/support/details) sur votre appareil et sur l'application antivirus dont il est équipé. Ces

informations réduiront le temps de réponse de nos spécialistes.

Forums de discussion sur les applications Kaspersky Lab

Si votre question n'est pas urgente, vous pouvez en débattre avec les spécialistes Kaspersky Lab ou avec d'autres

utilisateurs de l'application antivirus Kaspersky Lab sur le forum du site Internet de Kaspersky Lab

http://support.kaspersky.com/fr/forums.

Le forum permet de lire les conversations existantes, d'ajouter des commentaires, de créer de nouvelles rubriques et il

dispose d'une fonction de recherche.

Spécifications matérielles et logicielles

Kaspersky Mobile Security 8.0 peut être installé sur des appareils mobiles avec l'un des systèmes d'exploitation

suivants :

Symbian OS 9.1, 9.2 et 9.3 Series 60 UI.

Microsoft Windows Mobile 5.0, 6.0, 6.1.

Kit de distribution

Vous pouvez acquérir Kaspersky Mobile Security par Internet (le kit de distribution et la documentation du programme

sont au format numérique). Vous pouvez également acquérir Kaspersky Mobile Security revendeurs de téléphonie

mobile. Pour des détails sur la méthode d'achat et le kit de distribution, contactez notre Département commercial au

info@kaspersky.fr.

Page 11

11

Dans cette section

Installation de Kaspersky Mobile Security ....................................................................................................................... 11

Premiers pas ................................................................................................................................................................... 12

Protection en temps réel .................................................................................................................................................. 17

Analyse à la demande ..................................................................................................................................................... 22

Contrôle du rétro éclairage .............................................................................................................................................. 31

Anti-Spam ........................................................................................................................................................................ 35

Contrôle parental ............................................................................................................................................................. 48

Antivol .............................................................................................................................................................................. 58

Pare-feu ........................................................................................................................................................................... 66

Chiffrement ................................................................................................................................ ...................................... 68

Mise à jour des bases du programme ............................................................................................................................. 72

Journaux du logiciel ......................................................................................................................................................... 77

Affichage de la fenêtre d'état ........................................................................................................................................... 78

Notifications sonores ................................ ................................ ................................................................ ....................... 79

Gestion de la licence ................................................................ ....................................................................................... 80

Désinstallation du programme ................................ ......................................................................................................... 82

KASPERSKY MOBILE SECURITY POUR SYMBIAN OS

Cette section décrit le fonctionnement de Kaspersky Mobile Security 8.0 sur des Smartphone équipés de Symbian OS

version 9.1, 9.2, 9.3 ou Séries 60 UI.

Installation de Kaspersky Mobile Security

Pour installer Kaspersky Mobile Security, procédez de la manière suivante :

1. Copiez le paquet de distribution du programme dans votre Smartphone. Pour ce faire, appliquez l'une des

méthodes suivantes :

depuis la page de téléchargement du site de Kaspersky Lab ;

avec le programme Nokia PC Suite ;

avec une carte d'extension mémoire.

2. Lancez l'installation avec l'une des méthodes suivantes :

Page 12

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

12

avec le programme Nokia PC Suite ;

en exécutant le paquet de distribution sur l'appareil.

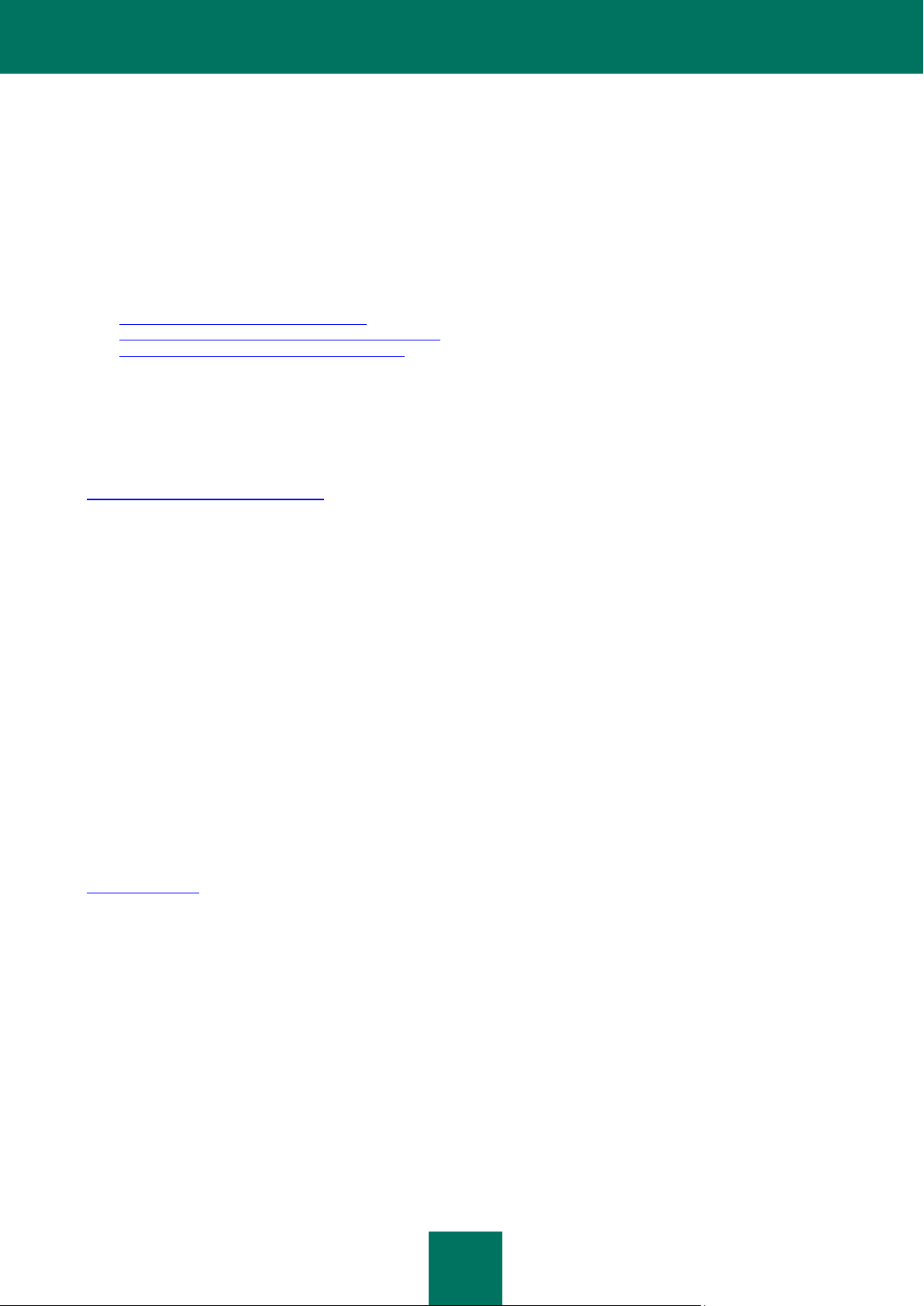

3. Un message (voir figure suivante) s'affiche à l'écran ; choisissez Oui pour confirmer l'installation du programme.

Figure 1 : Confirmation de l'installation

4. Visualisation des informations complémentaires du programme : nom, version, certificats. Appuyez sur

Continuer.

5. Si la langue du système d'exploitation et celle de la version de Kaspersky Mobile Security ne correspondent

pas, un message s'affiche à l'écran. Pour continuer l'installation en français, appuyez sur OK.

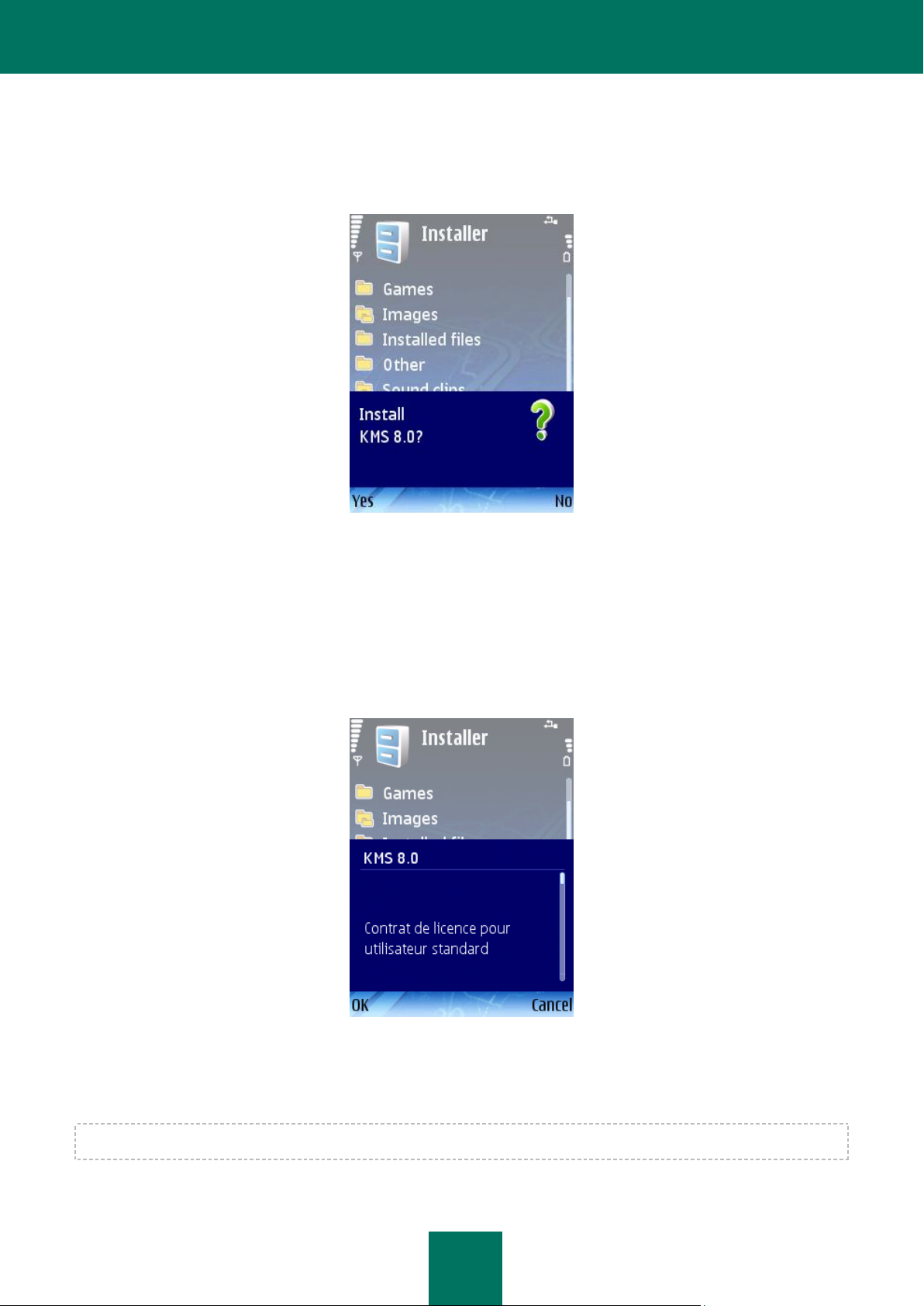

6. Lisez le contrat de licence (figure suivante). Si vous êtes d'accord avec tous les termes, appuyez sur OK. En

cas de désaccord avec les conditions du contrat de licence, choisissez Annulation. L'installation de Kaspersky

Mobile Security sera interrompue.

7. Vérifiez qu'aucun autre logiciel antivirus n'est installé dans votre téléphone. Appuyez sur OK. Kaspersky Mobile

Security sera installé dans l'appareil.

La version installée de Kaspersky Mobile Security ne prévoit pas la sauvegarde ou la restauration.

Figure 2 : Contrat de licence

Page 13

K A S P E R S K Y MO B I L E S E C U R I T Y P O U R S Y M B I A N OS

13

Dans cette section

Activation du logiciel ........................................................................................................................................................ 13

Lancement du programme .............................................................................................................................................. 14

Interface utilisateur .......................................................................................................................................................... 15

Code secret ..................................................................................................................................................................... 16

Informations sur le programme ........................................................................................................................................ 17

Premiers pas

Cette section décrit le démarrage du programme, les pré requis de son activation, l'utilisation de son interface et la

définition du code secret.

Activation du logiciel

Avant de démarrer. il faut d'abord activer Kaspersky Mobile Security. La procédure d'activation suppose de saisir le code

d'activation puis de recevoir une clé que le logiciel utilise pour déterminer vos droits et la durée d'utilisation du

programme.

Le code d'activation est disponible à l'achat sur le site http://kaspersky.telechargement.fr/cata_home.html ou auprès des

distributeurs Kaspersky Lab.

Pour activer Kaspersky Mobile Security, votre smartphone doit disposer d'une connexion Internet.

Avant de lancer l'activation, assurez-vous que la date et l'heure système de l'appareil sont correctes.

Pour activer Kaspersky Mobile Security, procédez de la manière suivante :

1. Ouvrez le menu principal de l'appareil.

2. Ouvrez le menu Applications.

3. Sélectionnez KMS 8.0 et lancez le logiciel avec la commande Ouvrir dans le menu Options.

4. Sélectionnez Saisissez le code dans le menu Options.

Page 14

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

14

La fenêtre d'activation de Kaspersky Mobile Security s'affiche à l'écran (voir figure suivante).

Figure 3 : Fenêtre d'activation du programme

5. Saisissez le code dans les 4 champs contigus. Le code d'activation est composé de lettres en alphabet latin et

de chiffres, et n'est pas sensible à la casse. Après avoir saisi le code d'activation, sélectionnez Activer dans le

menu Options.

6. Au moment de spécifier un point d'accès, sélectionnez le type de connexion utilisé pour la connexion au

serveur.

Le programme envoie une requête HTTP au serveur d'activation de Kaspersky Lab puis télécharge et installe le

fichier clé.

Si le code d'activation saisi est invalide, un message vous l'indique sur l'écran du Smartphone.

Si l'installation du fichier clé réussit, les informations de licence sont affichées à l'écran. Pour commencer à utiliser le

programme, appuyez sur OK.

Démarrage du logiciel

Pour lancer Kaspersky Mobile Security, procédez de la manière suivante :

1. Ouvrez le menu principal de l'appareil.

2. Ouvrez le menu Applications.

3. Sélectionnez KMS 8.0 et lancez le logiciel avec la commande Ouvrir dans le menu Options.

Après son démarrage, les principaux composants Kaspersky Mobile Security sont présentés dans une fenêtre (voir figure

suivante) affichée à l'écran.

Protection en temps réel – État de la protection en temps réel (voir section « Protection en temps réel » à la

page 17).

Dernière analyse complete – date et heure de la dernière analyse anti-virus de l'appareil (voir section

« Analyse à la demande » à la page 22).

Mise à jour des bases – date de publication des bases installées dans l'appareil (voir section « Mise à jour des

bases du programme » à la page 72).

Anti-Spam – état de la protection contre des messages entrants non sollicités (voir section « Anti-Spam » à la

page 35).

Page 15

K A S P E R S K Y MO B I L E S E C U R I T Y P O U R S Y M B I A N OS

15

Pare-feu – niveau de protection de l'appareil contre des activités réseau indésirables (voir section « Pare-feu »

à la page 66).

Figure 4 : La fenêtre d'état des composants du programme

Pour passer à l'interface du programme, appuyez sur OK.

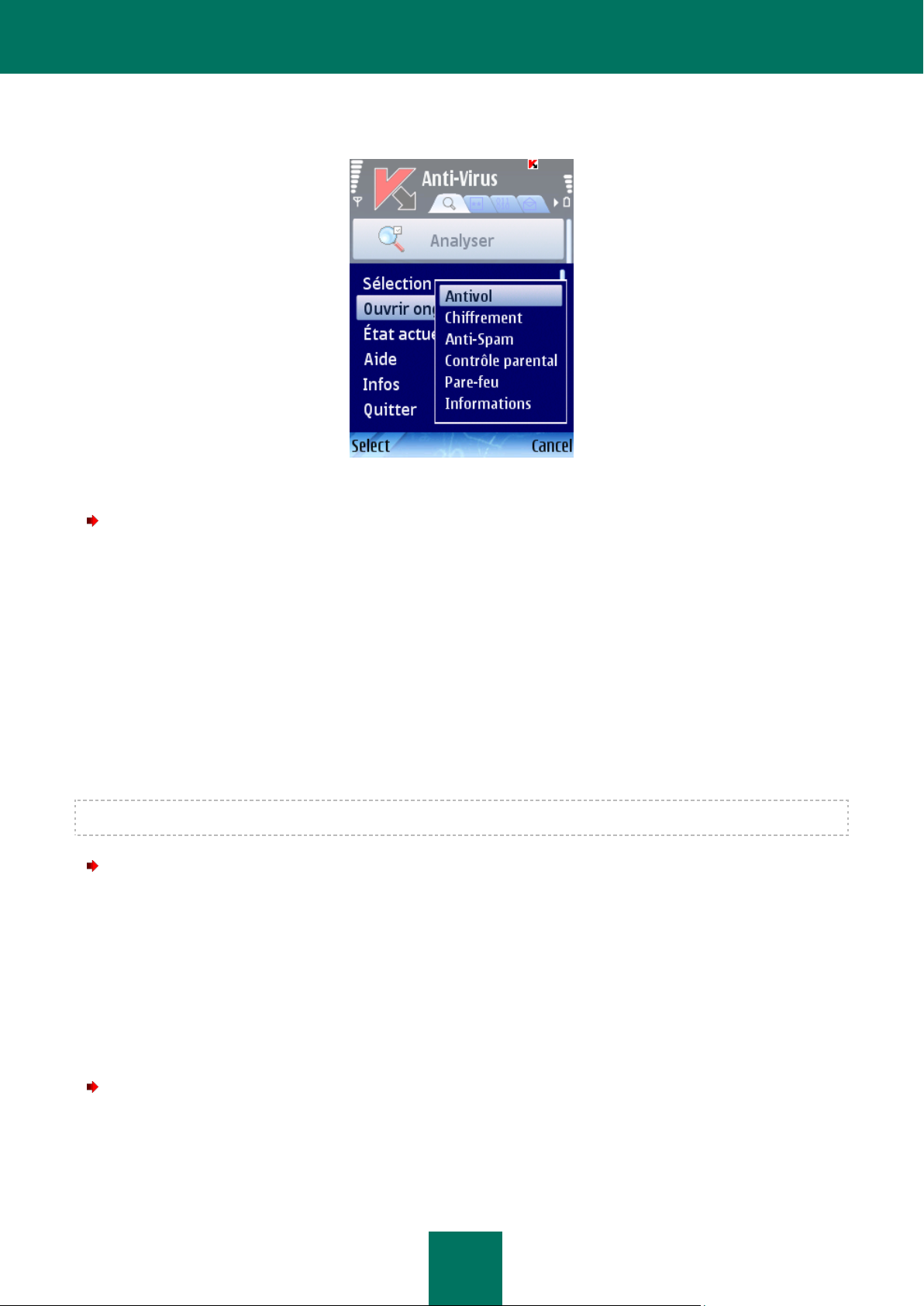

Interface utilisateur

Les composants logiciels sont organisés par groupes, et leurs paramètres sont disponibles sur sept onglets :

Anti-Virus – paramètres de protection en temps réel, d'analyse à la demande, de mise à jour des bases

logicielles et de la quarantaine ainsi que les paramètres de planification des tâches d'analyse et de mise à jour.

Antivol – paramètres nécessaires pour verrouiller l'appareil et effacer les données en cas de perte ou de vol.

Chiffrement – paramètres de chiffrement permettant de protéger les informations présentes dans l'appareil.

Anti-Spam – paramètres permettant de filtrer les appels et messages entrants indésirables.

Contrôle parental – paramètres utilisés pour interdire les appels et messages sortants indésirables.

Pare-feu – tous les paramètres de protection de l'activité réseau de l'appareil.

Informations – paramètres généraux de fonctionnement ainsi que des informations sur le programme et sur les

bases utilisées. L'onglet comprend également des informations sur la licence installée et la disponibilité de son

renouvellement.

Page 16

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

16

Pour vous déplacer d'un onglet à l'autre, utilisez le joystick de l'appareil ou sélectionnez Ouvrir onglet dans le menu

Options (voir figure suivante).

Figure 5 : Le menu Options

Pour revenir à la fenêtre d'état des composants logiciels,

Sélectionnez État actuel dans le menu Options.

Code secret

Le code secret est utilisé pour empêcher l'accès non autorisé aux paramètres des composants Antivol, Contrôle parental

et Chiffrement ainsi que pour la création d'un SMS invisible, la désinstallation du logiciel et l'accès aux données chiffrées.

Pour définir le code secret, appliquez l'une des méthodes suivantes :

Dans les paramètres des composants Antivol, Contrôle parental ou Chiffrement.

Avec la commande Changer le code du menu Paramètres dans l'onglet Informations.

Nous recommandons d'utiliser un code secret composé d'au moins 7 chiffres.

Pour définir le code secret dans l'onglet Informations, procédez comme suit :

1. Sélectionnez l'onglet Informations.

2. Dans l'onglet, sélectionnez Paramètres, puis Changer le code.

3. Dans la zone Saisissez le code, tapez les chiffres qui composeront votre code et appuyez sur OK. Tapez de

nouveau ce code dans la zone Confirmer.

En outre, si le code n'est pas encore défini, vous pourrez le faire lors de votre accès aux paramètres des

composants Antivol, Chiffrement ou Contrôle parental. En outre, les zones Saisissez le nouveau code et

Confirmation du code seront affichées.

Pour changer le code secret, procédez comme suit :

1. Sélectionnez l'onglet Informations.

2. Dans l'onglet, sélectionnez Paramètres, puis Changer le code.

Page 17

K A S P E R S K Y MO B I L E S E C U R I T Y P O U R S Y M B I A N OS

17

Dans cette section

À propos de la protection en temps réel ......................................................................................................................... 18

Activation et désactivation de la protection en temps réel ............................................................................................... 18

Sélection des objets à analyser ....................................................................................................................................... 19

Sélection d'actions sur les objets ..................................................................................................................................... 20

Affichage de l'icône de protection .................................................................................................................................... 21

3. Tapez le code actuel dans la zone Saisissez le code. Tapez le nouveau code dans la zone Saisissez le

nouveau code puis de nouveau dans la zone Confirmation du code pour le confirmer.

En cas d'oubli du code secret, vous ne pourrez ni utiliser les fonctions de Kaspersky Mobile Security qui le demandent, ni

désinstaller le logiciel.

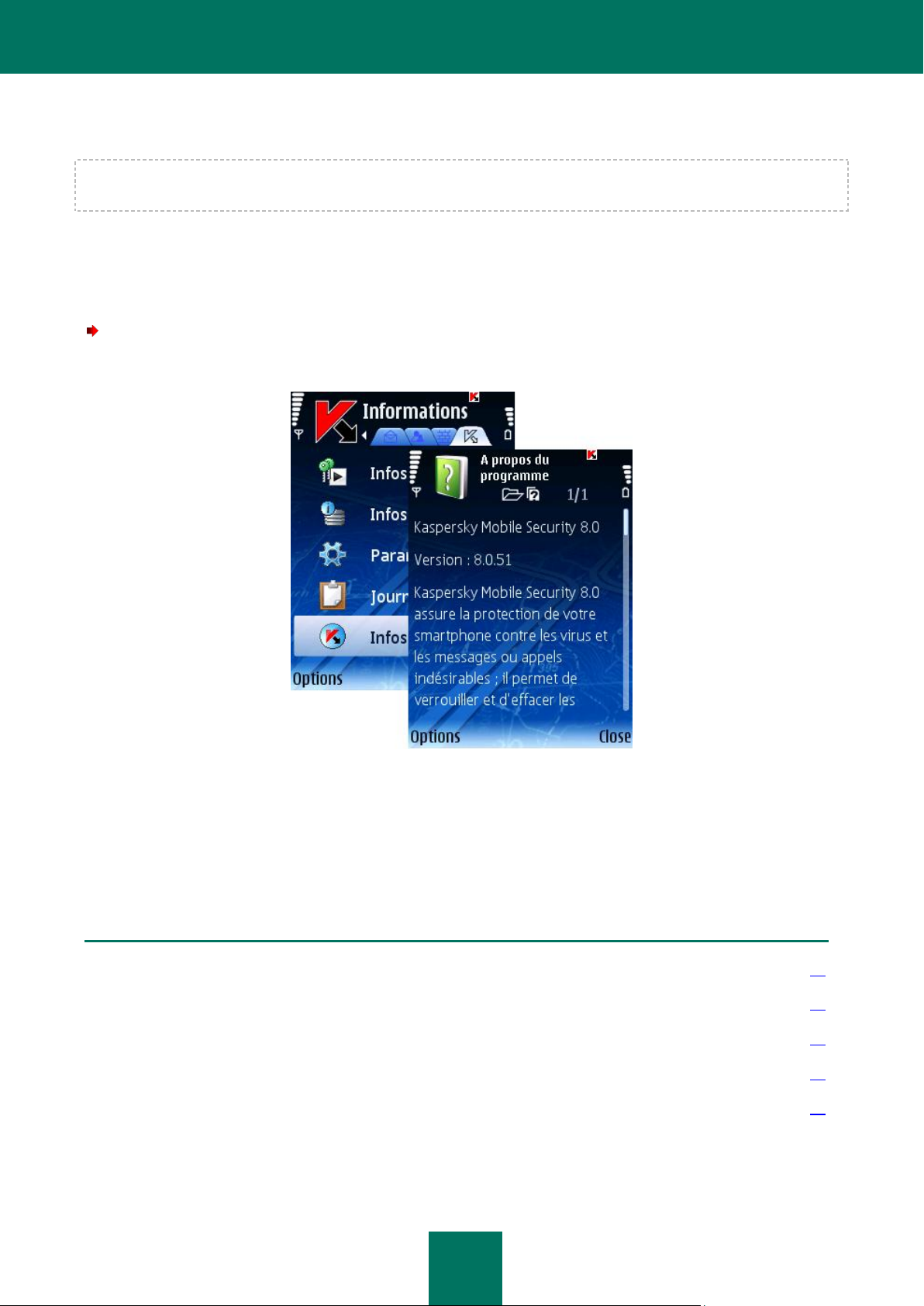

Informations sur le programme

Vous pouvez afficher des informations générales sur le logiciel, ainsi que les détails de version et de copyright.

Pour afficher les informations sur le logiciel,

Sélectionnez Infos dans l'onglet Informations (voir figure suivante).

Figure 6 : Informations sur le programme

Protection en temps réel

Cette section décrit la protection en temps réel de votre appareil, comment l'activer et configurer ses paramètres.

Page 18

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

18

À propos de la protection en temps réel

La protection en temps réel est lancée au démarrage du système d'exploitation, elle reste chargée en permanence dans

la mémoire RAM de l'appareil et surveille tous les fichiers ouverts, enregistrés ou exécutés. L'analyse des fichiers est

réalisée selon l'algorithme suivant :

1. Le composant intercepte toutes les tentatives d'accès aux fichiers de la part de l'utilisateur ou d'un autre

programme.

2. Le fichier est analysé à la recherche d'objets malveillants. Les objets malveillants sont détectés en les

comparant aux bases de données du logiciel. Les bases de données contiennent la description et les méthodes

de réparation de tous les objets malveillants connus jusqu'à ce jour.

Après l'analyse, Kaspersky Mobile Security peut appliquer les actions suivantes :

Si du code malveillant est détecté dans un fichier, Kaspersky Mobile Security bloque le fichier et exécute

l'action prévue dans la configuration.

Si aucun code malveillant n'est découvert, le fichier est immédiatement restitué.

Des informations sur les résultats de l'analyse sont consignées dans le journal du logiciel (voir section « Journaux du

logiciel » à la page 77).

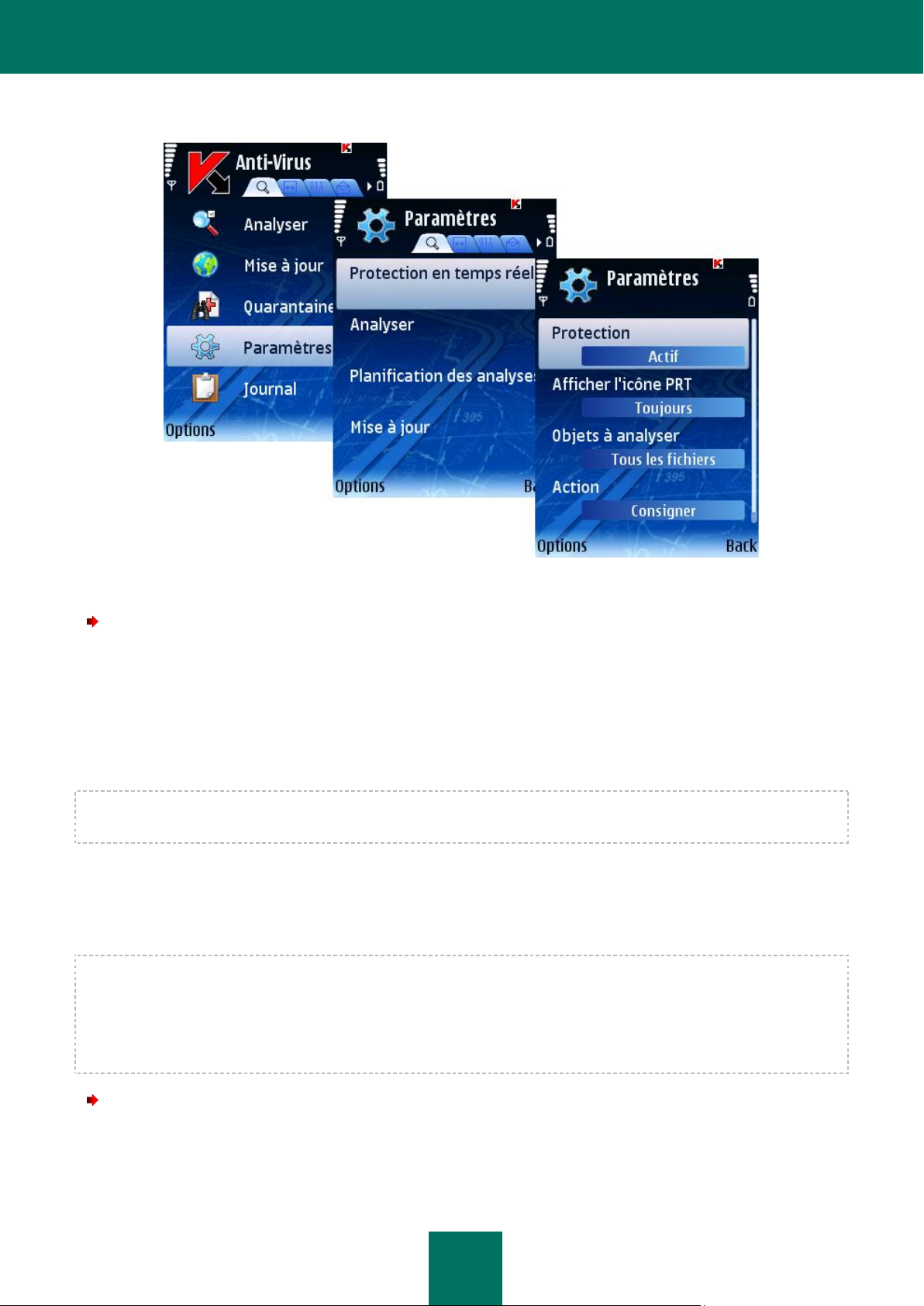

Activation et désactivation de la protection en temps réel

Le programme permet de contrôler l'état de protection en temps réel de l'appareil contre les objets malveillants.

Pour modifier les valeurs des paramètres, utilisez le joystick de votre appareil ou sélectionnez Modifier dans le menu

Options.

Par défaut, le programme utilise la configuration recommandée par les spécialistes de Kaspersky Lab. Si vous souhaitez

restaurer les valeurs recommandées après leur modification, ouvrez la fenêtre Paramètres et sélectionnez Restaurer

dans le menu Options.

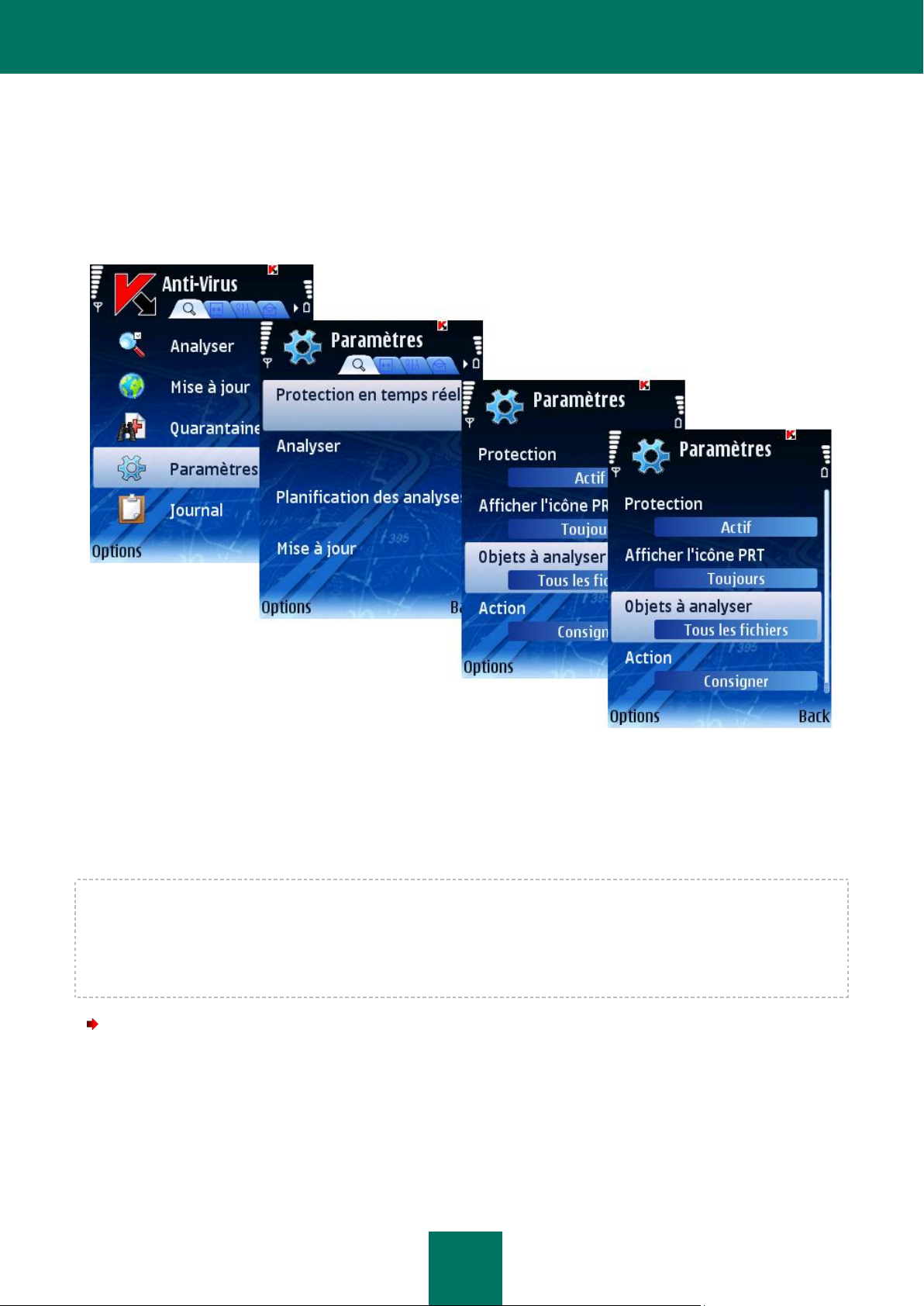

Pour activer la protection en temps réel, procédez de la manière suivante (voir figure suivante) :

1. Sélectionnez Paramètres dans l'onglet Anti-Virus.

2. Sélectionnez Protection en temps réel dans la fenêtre Paramètres.

3. Sélectionnez Actif pour la protection en temps réel.

Page 19

K A S P E R S K Y MO B I L E S E C U R I T Y P O U R S Y M B I A N OS

19

4. Appuyez sur Précédent pour enregistrer les modifications.

Figure 7 : Activation de la protection en temps réel

Pour désactiver la protection en temps réel, procédez de la manière suivante :

1. Sélectionnez Paramètres dans l'onglet Anti-Virus.

2. Sélectionnez Protection en temps réel dans la fenêtre Paramètres.

3. Sélectionnez Inactif pour la protection en temps réel.

4. Appuyez sur Précédent pour enregistrer les modifications.

Les spécialises de Kaspersky Lab recommandent vivement de ne pas désactiver la protection car cela pourrait entraîner

l'infection de l'appareil et la perte de données.

Sélection des objets à analyser

Vous pouvez sélectionner le type d'objets à analyser par la protection en temps réel .

Pour modifier les valeurs des paramètres, utilisez le joystick de votre appareil ou sélectionnez Modifier dans le menu

Options.

Par défaut, le programme utilise la configuration recommandée par les spécialistes de Kaspersky Lab. Si vous souhaitez

restaurer les valeurs recommandées après leur modification, ouvrez la fenêtre Paramètres et sélectionnez Restaurer

dans le menu Options.

Pour sélectionner le type d'objets à analyser, procédez de la manière suivante (voir figure suivante) :

1. Sélectionnez Paramètres dans l'onglet Anti-Virus.

2. Sélectionnez Protection en temps réel dans la fenêtre Paramètres.

Page 20

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

20

3. Sélectionnez le type de fichiers à analyser par la protection en temps réel avec les paramètres Objets à

analyser :

Tous les fichiers : analyse tous les types de fichiers.

Exécutables seuls : analyse uniquement les fichiers exécutables (par exemple : *.exe, *.sis, *.mdl, *.app).

4. Sélectionnez OK pour enregistrer les modifications.

Figure 8 : Sélection d'objets à analyser

Sélection d'actions sur les objets

Vous pouvez configurer la réaction du programme en cas de détection d'un objet malveillant.

Pour modifier les valeurs des paramètres, utilisez le joystick de votre appareil ou sélectionnez Modifier dans le menu

Options.

Par défaut, le programme utilise la configuration recommandée par les spécialistes de Kaspersky Lab. Si vous souhaitez

restaurer les valeurs recommandées après leur modification, ouvrez la fenêtre Paramètres et sélectionnez Restaurer

dans le menu Options.

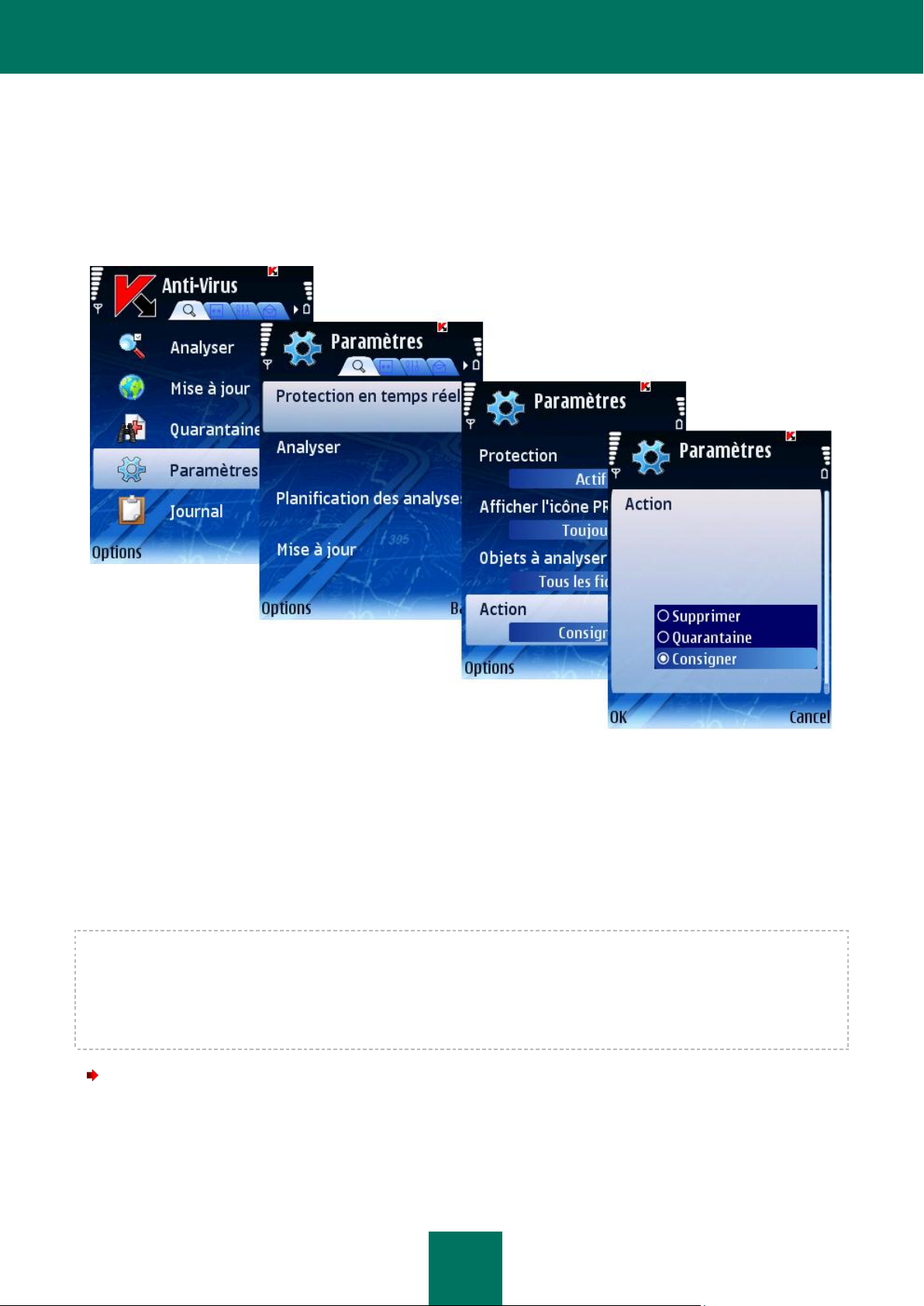

Pour configurer la réponse du programme quand il détecte un objet malveillant, procédez de la manière suivante

(voir figure suivante) :

1. Sélectionnez Paramètres dans l'onglet Anti-Virus.

2. Sélectionnez Protection en temps réel dans la fenêtre Paramètres.

3. Sélectionnez la réponse du programme quand il détecte un objet infecté dans le paramètre Action.

Page 21

K A S P E R S K Y MO B I L E S E C U R I T Y P O U R S Y M B I A N OS

21

Consigner : ignore l'objet malveillant et consigne des informations sur sa détection dans le journal du

programme.

Supprimer : supprime les objets malveillants sans le communiquer à l'utilisateur.

Quarantaine : place en quarantaine les objets malveillants.

4. Sélectionnez OK pour enregistrer les modifications.

Figure 9 : Configuration de la réponse du programme quand il détecte un objet malveillant

Affichage de l'icône de protection

L'icône est un indicateur de l'état de protection en temps réel sur l'écran de l'appareil. Si la protection en temps réel est

activée, l'icône sera affichée en couleur, dans le cas contraire, elle s'affichera en gris.

Vous pouvez configurer l'affichage de l'icône indicateur de l'état de protection sur l'écran de l'appareil.

Pour modifier les valeurs des paramètres, utilisez le joystick de votre appareil ou sélectionnez Modifier dans le menu

Options.

Par défaut, le programme utilise la configuration recommandée par les spécialistes de Kaspersky Lab. Si vous souhaitez

restaurer les valeurs recommandées après leur modification, ouvrez la fenêtre Paramètres et sélectionnez Restaurer

dans le menu Options.

Pour configurer l'affichage de l'icône indicateur de l'état de protection, procédez de la manière suivante (voir figure

suivante) :

1. Sélectionnez Paramètres dans l'onglet Anti-Virus.

2. Sélectionnez Protection en temps réel dans la fenêtre Paramètres.

Page 22

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

22

3. Sélectionnez Afficher l'icône PRT. Configurez l'affichage de l'icône indicateur de l'état de protection sur l'écran

de l'appareil :

Toujours : affiche l'icône du programme sur l'écran de l'appareil.

Menu uniquement : affiche l'icône du programme dans le menu de l'appareil et dans le menu de

Kaspersky Mobile Security.

Jamais : l'icône n'est pas affichée.

4. Sélectionnez OK pour enregistrer les modifications.

Figure 10 : Configuration de l'icône indicateur de l'état de protection

Analyse à la demande

Cette section décrit le composant Analyser, comment exécuter dans votre appareil une analyse antivirus de l'appareil,

configurer les paramètres d'analyse et planifier l'exécution automatique des analyses.

Page 23

K A S P E R S K Y MO B I L E S E C U R I T Y P O U R S Y M B I A N OS

23

Dans cette section

À propos de l'analyse à la demande ................................................................................................................................ 23

Exécution manuelle d'une analyse .................................................................................................................................. 23

Configuration d'analyses planifiées ................................................................................................................................. 25

Sélection des objets à analyser ....................................................................................................................................... 26

Sélection des actions à appliquer sur les objets .............................................................................................................. 27

Configuration de l'analyse de la ROM ............................................................................................................................. 29

Configuration de l'analyse de fichiers compressés .......................................................................................................... 30

Contrôle du rétro éclairage .............................................................................................................................................. 31

À propos de l'analyse à la demande

Kaspersky Mobile Security permet de faire une analyse complète ou partielle de la mémoire de l'appareil, de ses cartes

d'extension, des messages et de la mémoire du système à la recherche d'objets malveillants.

Le fichier est analysé à la recherche d'objets malveillants. Les objets malveillants sont détectés en les comparant aux

bases de données logicielles. Les bases de données contiennent la description et les méthodes de réparation de tous les

objets malveillants connus jusqu'à ce jour. Si du code malveillant est détecté dans un fichier, Kaspersky Mobile Security

bloque le fichier et exécute l'action prévue dans la configuration.

L'exécution de l'analyse peut se faire manuellement ou de manière planifiée.

Des informations sur les résultats de l'analyse à la demande sont consignées dans le journal du logiciel (voir section

« Journaux du logiciel » à la page 77).

Exécution manuelle d'une analyse

Une analyse peut être lancée manuellement à tout moment approprié, par exemple, quand l'appareil n'est pas occupé

par d'autres tâches.

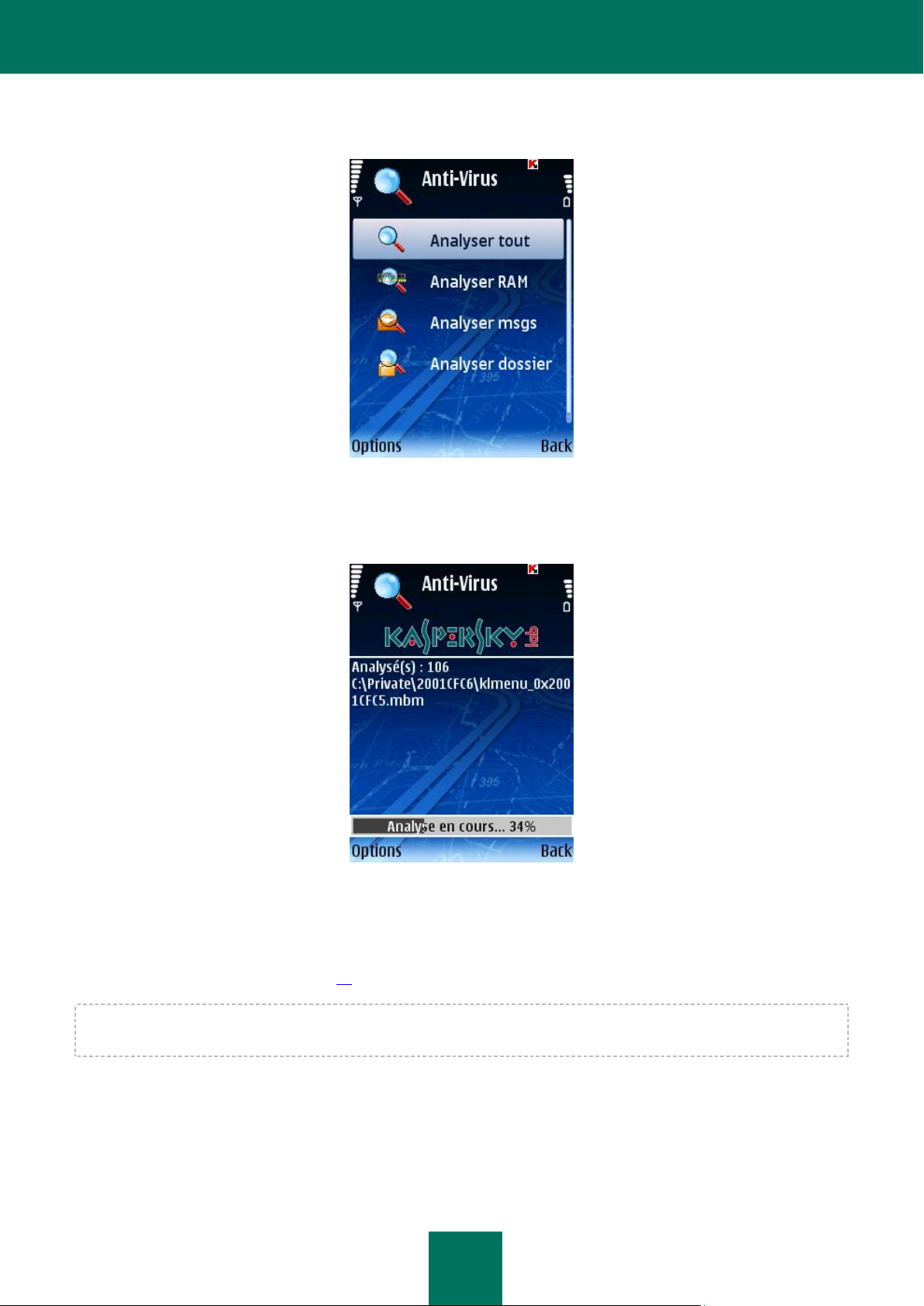

Pour lancer une analyse antivirus, procédez de la manière suivante :

1. Sélectionnez Analyser dans l'onglet Anti-Virus.

2. Dans la fenêtre Analyse (voir figure suivante) définissez la couverture d'analyse de l'appareil :

Analyse tout : analyse toute la mémoire de l'appareil et des cartes d'extension.

Analyser RAM : analyse des processus exécutés dans la mémoire du système et des fichiers

correspondants.

Analyser msgs : analyse tous les messages.

Analyser dossier : sélection et analyse d'un certain dossier dans le système de fichiers ou dans les cartes

d'extension de mémoire connectées à l'appareil.

Quand l'option Analyser dossier est sélectionnée, une fenêtre présente le système de fichiers de

l'appareil. Utilisez les boutons du joystick pour vous déplacer dans le système de fichiers. Pour analyser un

Page 24

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

24

dossier, positionnez le curseur sur le répertoire que vous souhaitez analyser et sélectionnez Analyser dans

le menu Options.

Figure 11 : Onglet Analyser

Après le démarrage de l'analyse, une fenêtre affiche l'état de progression courante de la tâche : nombre d'objets

analysés, chemin de l'objet en cours d'analyse et pourcentage d'objets analysés (voir figure suivante).

Figure 12 : La fenêtre Analyser

Quand un objet infecté est détecté, l'action définie par le paramètre Action est appliquée (voir section « Sélection de

l'action appliquée à un objet » à la page 27) conformément à la configuration de l'analyse.

Le logiciel ne demandera l'action à réaliser sur l'objet (voir figure suivante) que si la valeur Interroger est sélectionnée

pour le paramètre Action.

Page 25

K A S P E R S K Y MO B I L E S E C U R I T Y P O U R S Y M B I A N OS

25

Figure 13 : Message de détection d'un virus

Une fois l'analyse terminée, le programme affiche des statistiques générales sur les objets malveillants détectés et

supprimés.

Par défaut, le rétro éclairage est automatiquement désactivé pendant l'analyse, pour économiser les batteries. Vous

pouvez activer le rétro éclairage avec le paramètre Rétro éclairage du menu Paramètres, dans l'onglet Informations.

Configuration d'analyses planifiées

Kaspersky Mobile Security permet de planifier des analyses automatiques de l'appareil à des heures programmées.

L'analyse est exécutée en en arrière plan. Quand un objet infecté est détecté, l'action définie par le paramètre Analyser

est exécutée sur cet objet.

Par défaut, la planification est désactivée.

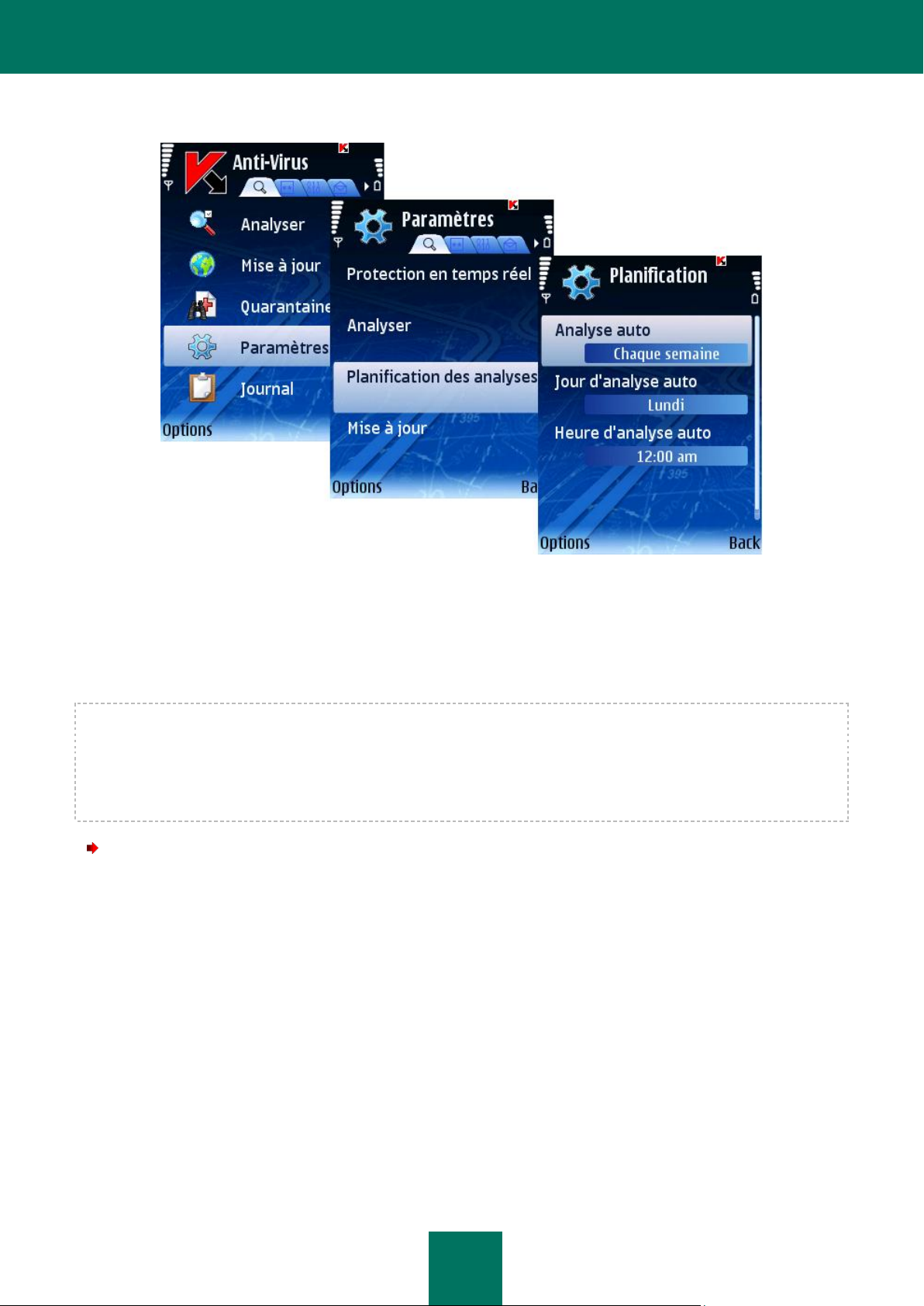

Pour configurer l'affichage de l'icône indicateur de l'état de protection, procédez de la manière suivante (voir figure

suivante) :

1. Sélectionnez Paramètres dans l'onglet Anti-Virus.

2. Sélectionnez Planification des analyses dans la fenêtre ouverte.

3. Configurez le paramètre Analyse auto :

Chaque jour : l'analyse s'exécutera tous les jours. Spécifiez l'Heure d'analyse auto. dans le champ de

saisie.

Chaque semaine : l'analyse s'exécutera une fois par semaine. Spécifiez le Jour d'analyse auto et l'Heure

d'analyse auto.

Inactif : désactive le démarrage de l'analyse planifiée.

Page 26

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

26

4. Appuyez sur Précédent pour enregistrer les modifications.

Figure 14 : Planification d'une analyse

Sélection des objets à analyser

Le programme permet de spécifier le type des objets analysés à la recherche de code malveillant.

Pour modifier les valeurs des paramètres, utilisez le joystick de votre appareil ou sélectionnez Modifier dans le menu

Options.

Par défaut, le programme utilise la configuration recommandée par les spécialistes de Kaspersky Lab. Si vous souhaitez

restaurer les valeurs recommandées après leur modification, ouvrez la fenêtre Paramètres et sélectionnez Restaurer

dans le menu Options.

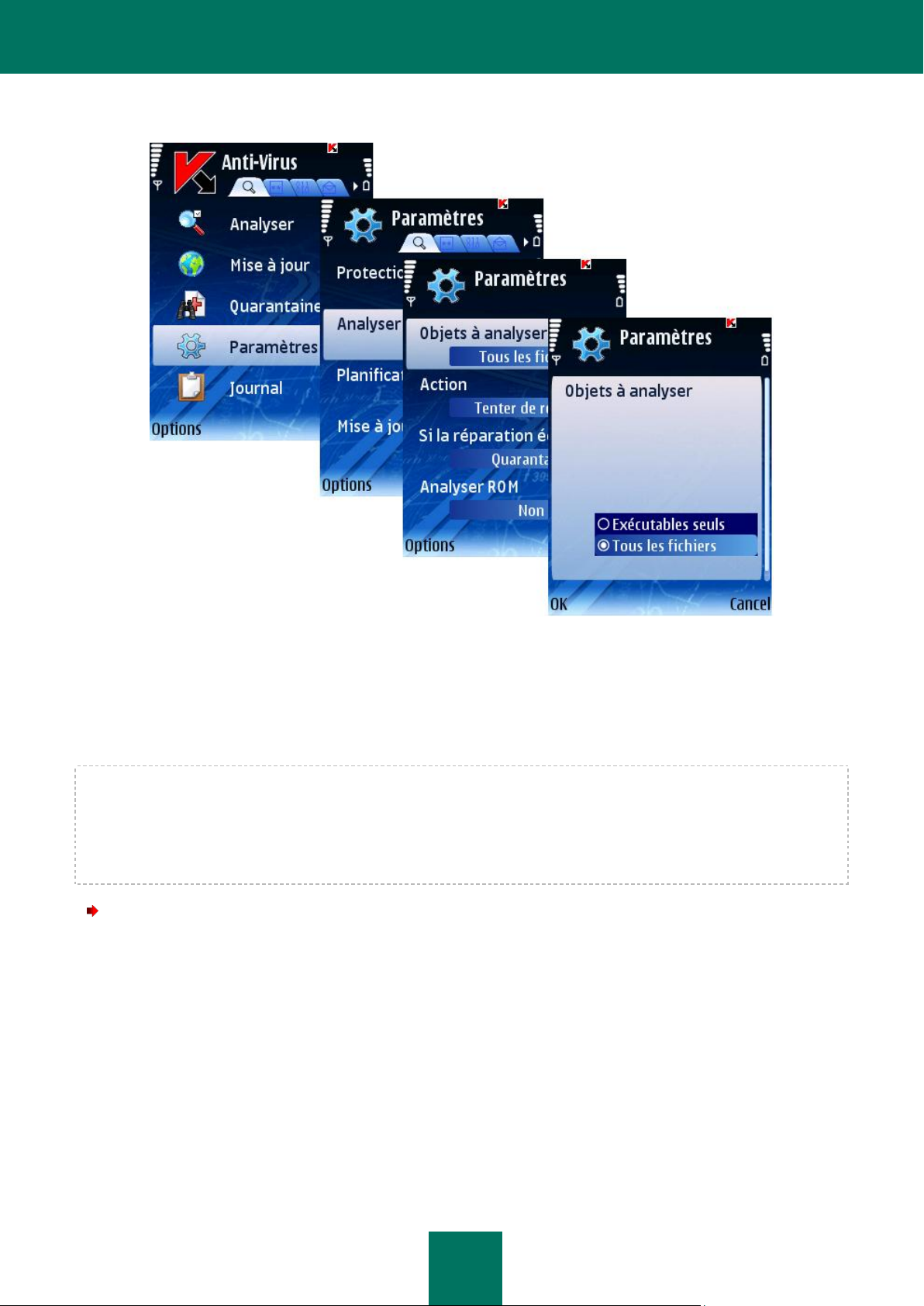

Pour sélectionner les objets à analyser, procédez de la manière suivante (voir figure suivante) :

1. Sélectionnez Paramètres dans l'onglet Anti-Virus.

2. Sélectionnez Analyser dans la fenêtre ouverte.

3. Spécifiez le paramètre Objets à analyser :

Tous les fichiers : analyse tous les fichiers.

Exécutables seuls : analyse uniquement les fichiers exécutables (par exemple : *.exe, *.sis, *.mdl, *.app).

Page 27

K A S P E R S K Y MO B I L E S E C U R I T Y P O U R S Y M B I A N OS

27

4. Cliquez sur OK pour enregistrer les modifications.

Figure 15 : Sélection d'objets à analyser

Sélection des actions à appliquer sur les objets

Vous pouvez configurer les actions appliquées par le programme quand il détecte un objet malveillant.

Pour modifier les valeurs des paramètres, utilisez le joystick de votre appareil ou sélectionnez Modifier dans le menu

Options.

Par défaut, le programme utilise la configuration recommandée par les spécialistes de Kaspersky Lab. Si vous souhaitez

restaurer les valeurs recommandées après leur modification, ouvrez la fenêtre Paramètres et sélectionnez Restaurer

dans le menu Options.

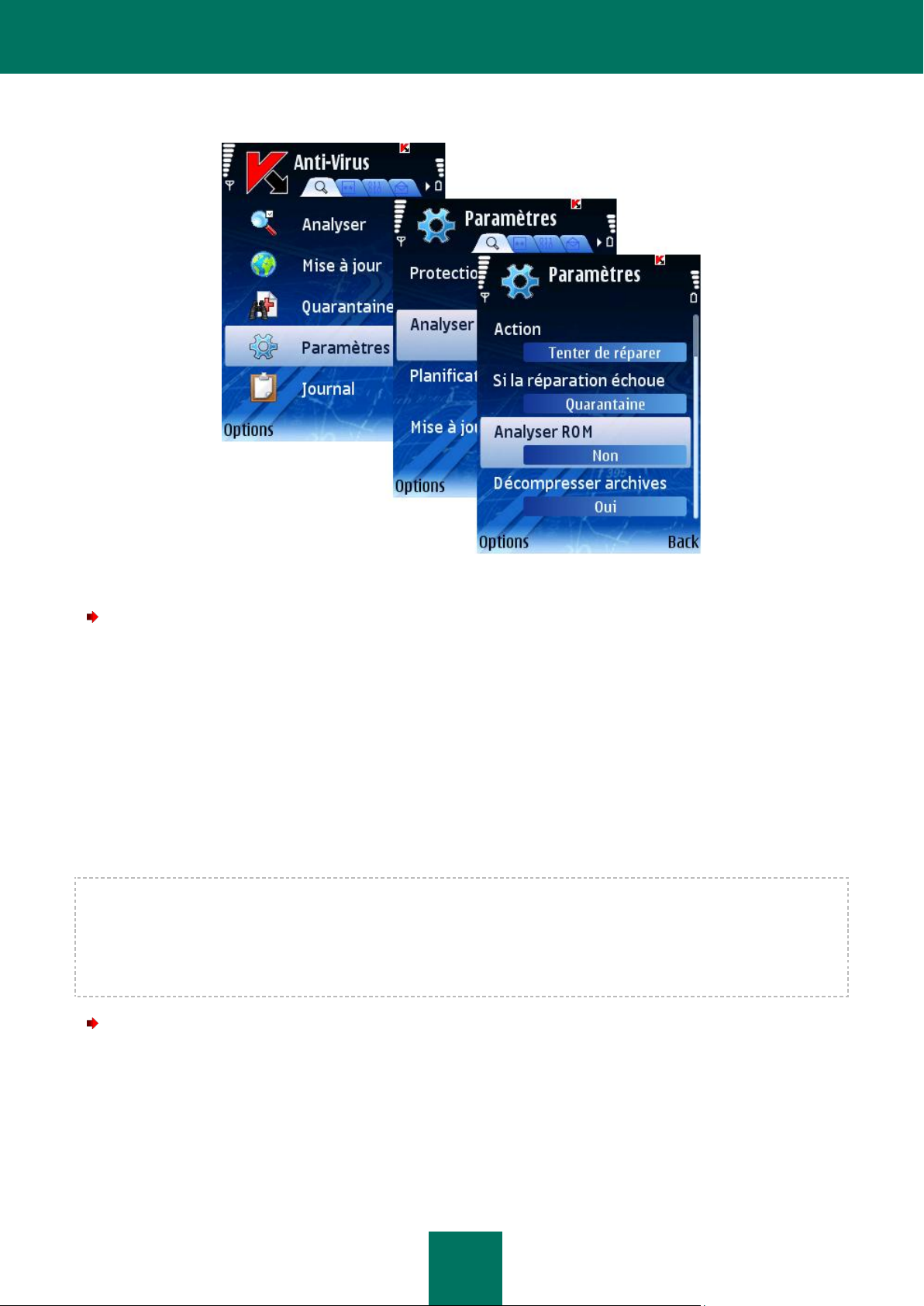

Pour configurer la réponse du programme, procédez de la manière suivante (voir figure suivante) :

1. Sélectionnez Paramètres dans l'onglet Anti-Virus.

Page 28

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

28

2. Sélectionnez Analyser dans la fenêtre Paramètres (voir figure suivante).

Figure 16 : Configuration des actions à appliquer sur les objets

3. Dans Action, sélectionnez la réponse de l'application en présence d'un objet malveillant (voir figure suivante) :

Supprimer : supprime les objets malveillants détectés sans le communiquer à l'utilisateur.

Quarantaine : place en quarantaine les objets malveillants détectés.

Interroger : Quand un objet infecté est détecté, le programme demande à l'utilisateur de choisir une action.

Consigner : ignore l'objet malveillant et consigne des informations sur sa détection dans le journal du

programme.

Tenter de réparer – répare les objets malveillants. Si la désinfection n'est pas possible, exécute l'action

spécifiée dans la zone Si la réparation échoue.

Figure 17 : Sélection des actions à appliquer sur les objets

Page 29

K A S P E R S K Y MO B I L E S E C U R I T Y P O U R S Y M B I A N OS

29

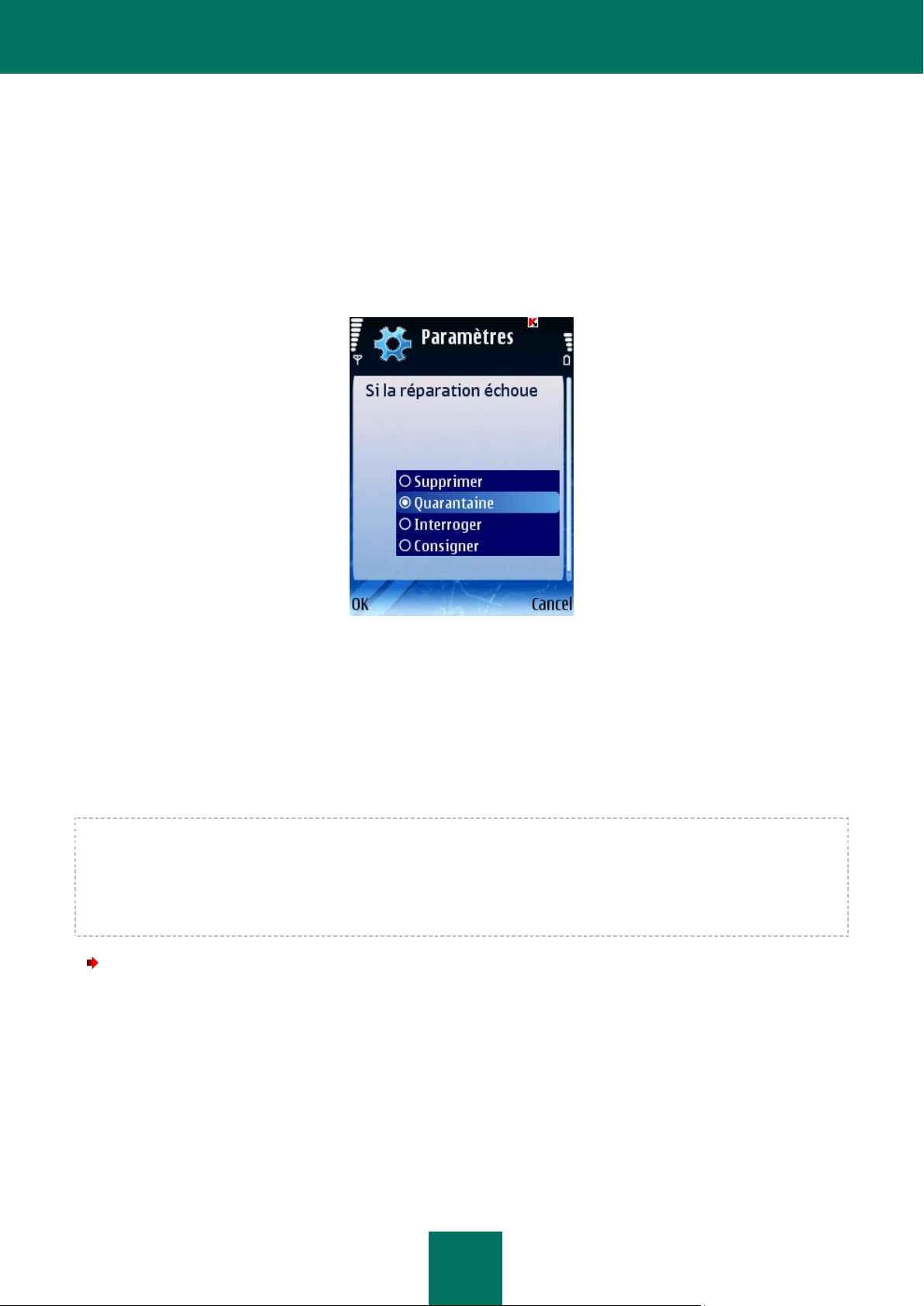

4. Si vous avez choisi Tenter de réparer en tant que réponse de l'application, utilisez Si la réparation échoue

(voir figure suivante) pour sélectionner l'action à appliquer quand il est impossible de désinfecter l'objet :

Supprimer : supprime les objets malveillants sans le communiquer à l'utilisateur.

Quarantaine : place en quarantaine des objets.

Interroger : demande à l'utilisateur de choisir une action quand un objet infecté est détecté.

Consigner : consigne des informations sur la détection d'objets infectés dans le journal de

l'application.

Figure 18 : Sélection de l'action secondaire

5. Cliquez sur OK pour enregistrer les modifications.

Configuration de l'analyse de la ROM

La mémoire ROM contient des fichiers système nécessaires au chargement du système de fichiers de l'appareil. Vous

pouvez activer ou désactiver l'analyse de la ROM.

Pour modifier les valeurs des paramètres, utilisez le joystick de votre appareil ou sélectionnez Modifier dans le menu

Options.

Par défaut, le programme utilise la configuration recommandée par les spécialistes de Kaspersky Lab. Si vous souhaitez

restaurer les valeurs recommandées après leur modification, ouvrez la fenêtre Paramètres et sélectionnez Restaurer

dans le menu Options.

Pour activer l'analyse de la mémoire ROM de l'appareil, procédez de la manière suivante (voir figure suivante) :

1. Sélectionnez Paramètres dans l'onglet Anti-Virus.

2. Sélectionnez Analyser dans la fenêtre Paramètres.

3. Choisissez la valeur Oui pour le paramètre Analyser ROM.

Page 30

K A S P E R S K Y MO B I L E S ECU R I T Y 8 . 0

30

4. Appuyez sur Précédent pour enregistrer les modifications.

Figure 19 : Activation de l'analyse de la mémoire ROM de l'appareil

Pour désactiver l'analyse de la mémoire ROM de l'appareil, procédez de la manière suivante :

1. Sélectionnez Paramètres dans l'onglet Anti-Virus.

2. Sélectionnez Analyser dans la fenêtre Paramètres.

3. Choisissez la valeur Non pour le paramètre Analyser ROM.

4. Appuyez sur Précédent pour enregistrer les modifications.

Configuration de l'analyse de fichiers compressés

Vous pouvez activer ou désactiver l'extraction des archives compressées pour analyser leur contenu.

Pour modifier les valeurs des paramètres, utilisez le joystick de votre appareil ou sélectionnez Modifier dans le menu

Options.

Par défaut, le programme utilise la configuration recommandée par les spécialistes de Kaspersky Lab. Si vous souhaitez

restaurer les valeurs recommandées après leur modification, ouvrez la fenêtre Paramètres et sélectionnez Restaurer

dans le menu Options.

Pour activer l'extraction des archives, procédez de la manière suivante (voir figure suivante) :

1. Sélectionnez Paramètres dans l'onglet Anti-Virus.

2. Sélectionnez Analyser dans la fenêtre Paramètres.

3. Choisissez la valeur Oui pour le paramètre Décompresser archives.

Page 31

K A S P E R S K Y MO B I L E S E C U R I T Y P O U R S Y M B I A N OS

31

4. Appuyez sur Précédent pour enregistrer les modifications.

Figure 20 : Configuration de l'analyse des archives compressées

Contrôle du rétro éclairage

Le programme permet de configurer l'activation du rétro éclairage pendant l'exécution d'une analyse antivirus.

Pour modifier les valeurs des paramètres, utilisez le joystick de votre appareil ou sélectionnez Modifier dans le menu

Options.

Par défaut, l'application utilise la configuration recommandée par les spécialistes de Kaspersky Lab. Si vous souhaitez

restaurer les valeurs recommandées après leur modification, ouvrez la fenêtre Paramètres et sélectionnez Restaurer

dans le menu Options.

Pour configurer le rétro éclairage, procédez de la manière suivante (voir figure suivante) :

1. Sélectionnez Paramètres dans l'onglet Informations.

2. Sélectionnez la valeur requise pour le paramètre Rétro éclairage dans la fenêtre ouverte :

Si vous souhaitez que le rétro éclairage reste allumé en permanence pendant l'exécution d'une analyse

antivirus, sélectionnez la valeur Oui.

Si vous souhaitez éteindre automatiquement le rétro éclairage, choisissez Non.

Page 32

K A S P E R S K Y MO B I L E S E C U R I T Y 8 . 0

32

Dans cette section

À propos de la quarantaine ............................................................................................................................................. 32

Affichage des objets en quarantaine ............................................................................................................................... 33

Restauration d'objets de la quarantaine .......................................................................................................................... 34

Suppression d'un objet de la quarantaine ....................................................................................................................... 34

3. Appuyez sur Précédent pour enregistrer les modifications.

Figure 21 : Contrôle du rétro éclairage

Quarantaine

Cette section décrit la quarantaine et la gestion des objets infectés placés en quarantaine.

À propos de la quarantaine

La quarantaine est une zone de stockage spécialisée dans laquelle Kaspersky Mobile Security place les objets