Page 1

Kaspersky Internet Security 2012

Manuale dell'utente

VERSIONE PROGRAMMA: 12.0

Page 2

2

Gentile utente,

grazie per aver scelto il nostro prodotto. Ci auguriamo che questa documentazione sia utile e fornisca risposte esaustive

a gran parte delle domande relative al prodotto.

Attenzione! Il presente documento è di proprietà di Kaspersky Lab ZAO (di seguito denominata Kaspersky Lab): tutti i

diritti relativi al documento sono riservati dalle leggi sui diritti d'autore e dalle disposizioni dei trattati internazionali. La

riproduzione e la distribuzione non autorizzate del presente documento, interamente o in parte, possono comportare

gravi responsabilità civili, amministrative e penali, in conformità alle leggi applicabili.

Qualsiasi riproduzione o distribuzione del materiale, incluse le traduzioni, è consentita solo previa autorizzazione scritta

concessa da Kaspersky Lab.

Il presente documento e le immagini grafiche correlate possono essere utilizzati a scopo esclusivamente informativo,

non commerciale o personale.

È possibile che vengano apportate modifiche al documento senza notifiche. La versione più recente del documento è

disponibile sul sito Kaspersky Lab, all'indirizzo http://www.kaspersky.com/it/docs.

Kaspersky Lab non si assume responsabilità per il contenuto, la qualità, la pertinenza o la precisione del materiale

utilizzato in questo documento i cui diritti appartengono a terze parti o per eventuali danni potenziali associati al loro

utilizzo.

In questo documento sono presenti marchi registrati e marchi di servizi che appartengono ai rispettivi proprietari.

Data di revisione del documento: 19/04/2011

© 1997-2011 Kaspersky Lab ZAO. Tutti i diritti riservati.

http://www.kaspersky.it

http://support.kaspersky.it

Page 3

3

CONTENUTO

INFORMAZIONI SULLA GUIDA .................................................................................................................................... 8

Contenuto della documentazione ............................................................................................................................. 8

Convenzioni utilizzate nella documentazione ........................................................................................................... 9

FONTI DI INFORMAZIONI SULL'APPLICAZIONE ...................................................................................................... 11

Fonti di informazioni per le ricerche in autonomia .................................................................................................. 11

Discussione delle applicazioni Kaspersky Lab nel forum ....................................................................................... 12

Come contattare l'ufficio vendite ............................................................................................................................. 12

Come contattare il team di sviluppo della documentazione tramite posta elettronica ............................................. 12

KASPERSKY INTERNET SECURITY.......................................................................................................................... 13

Novità ..................................................................................................................................................................... 13

Kit di distribuzione .................................................................................................................................................. 13

Servizi per gli utenti registrati .................................................................................................................................. 14

Requisiti hardware e software ................................................................................................................................ 14

INSTALLAZIONE E RIMOZIONE DELL'APPLICAZIONE ............................................................................................ 16

Procedura di installazione standard ........................................................................................................................ 16

Passaggio 1. Ricerca di una versione più recente dell'applicazione ................................................................. 17

Passaggio 2. Verifica dei requisiti di installazione ............................................................................................. 17

Passaggio 3. Scelta del tipo di installazione ..................................................................................................... 17

Passaggio 4. Visualizzazione del contratto di licenza ....................................................................................... 17

Passaggio 5. Informativa sulla raccolta dei dati per Kaspersky Security Network ............................................ 18

Passaggio 6. Ricerca di applicazioni incompatibili ............................................................................................ 18

Passaggio 7. Selezione della cartella di destinazione ....................................................................................... 18

Passaggio 8. Preparazione per l'installazione ................................................................................................... 19

Passaggio 9. Installazione ................................................................................................................................ 19

Passaggio 10. Completamento dell'installazione .............................................................................................. 19

Passaggio 11. Attivazione dell'applicazione ...................................................................................................... 19

Passaggio 12. Registrazione di un utente ......................................................................................................... 20

Passaggio 13. Completamento dell'attivazione ................................................................................................. 20

Aggiornamento della versione precedente di Kaspersky Internet Security ............................................................. 20

Passaggio 1. Ricerca di una versione più recente dell'applicazione ................................................................. 21

Passaggio 2. Verifica dei requisiti di installazione ............................................................................................. 21

Passaggio 3. Scelta del tipo di installazione ..................................................................................................... 21

Passaggio 4. Visualizzazione del contratto di licenza ....................................................................................... 22

Passaggio 5. Informativa sulla raccolta dei dati per Kaspersky Security Network ............................................ 22

Passaggio 6. Ricerca di applicazioni incompatibili ............................................................................................ 22

Passaggio 7. Selezione della cartella di destinazione ....................................................................................... 22

Passaggio 8. Preparazione per l'installazione ................................................................................................... 23

Passaggio 9. Installazione ................................................................................................................................ 23

Passaggio 10. Termine della procedura guidata ............................................................................................... 23

Scenari di installazione non standard ..................................................................................................................... 24

Operazioni preliminari ............................................................................................................................................. 24

Rimozione dell'applicazione. .................................................................................................................................. 24

Passaggio 1. Salvataggio dei dati per il riutilizzo .............................................................................................. 25

Passaggio 2. Conferma della rimozione dell'applicazione ................................................................................ 25

Passaggio 3. Rimozione dell'applicazione. Completamento della rimozione .................................................... 25

LICENSING DELL'APPLICAZIONE ............................................................................................................................. 26

Informazioni sul Contratto di licenza con l'utente finale .......................................................................................... 26

Informazioni sulla trasmissione dei dati .................................................................................................................. 26

Informazioni sulla licenza........................................................................................................................................ 26

Informazioni sul codice di attivazione ..................................................................................................................... 27

Page 4

M A N U A L E D EL L ' U T E N T E

4

INTERFACCIA DELL'APPLICAZIONE ......................................................................................................................... 28

Icona nell'area di notifica ........................................................................................................................................ 28

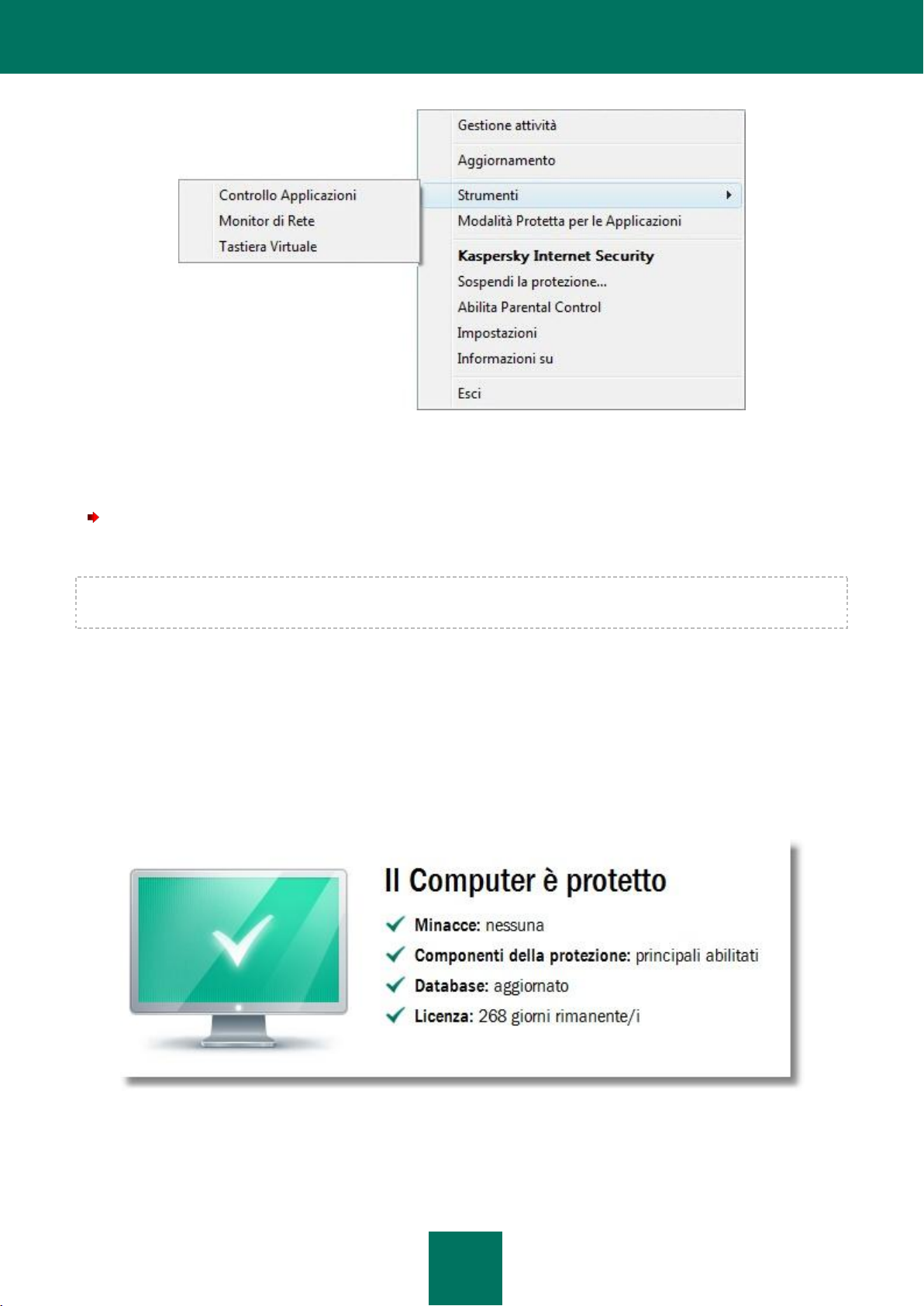

Menu di scelta rapida ............................................................................................................................................. 29

Finestra principale di Kaspersky Internet Security .................................................................................................. 30

Finestre di notifica e messaggi a comparsa............................................................................................................ 31

Finestra delle impostazioni dell'applicazione .......................................................................................................... 33

Kaspersky Gadget .................................................................................................................................................. 34

News Agent ............................................................................................................................................................ 34

AVVIO E ARRESTO DELL'APPLICAZIONE ................................................................................................................ 35

Abilitazione e disabilitazione dell'avvio automatico ................................................................................................. 35

Avvio e chiusura manuale dell'applicazione ........................................................................................................... 35

GESTIONE DELLA PROTEZIONE DEL COMPUTER ................................................................................................. 36

Diagnostica ed eliminazione dei problemi relativi alla protezione del computer ..................................................... 36

Abilitazione e disabilitazione della protezione......................................................................................................... 37

Sospensione e ripresa della protezione .................................................................................................................. 38

ESECUZIONE DELLE ATTIVITÀ PIÙ COMUNI .......................................................................................................... 39

Attivazione dell'applicazione ................................................................................................................................... 39

Acquisto o rinnovo della licenza ............................................................................................................................. 40

Come procedere quando vengono visualizzate le notifiche dell'applicazione ......................................................... 41

Aggiornamento dei database e dei moduli dell'applicazione ................................................................................. 41

Esecuzione di una scansione virus delle aree critiche del computer ..................................................................... 41

Scansione virus di file, cartelle, dischi o altri oggetti ............................................................................................... 42

Esecuzione di una scansione virus completa del computer................................................................................... 43

Ricerca delle vulnerabilità del computer ................................................................................................................. 43

Protezione dei dati personali dal furto .................................................................................................................... 44

Protezione dal phishing ..................................................................................................................................... 44

Protezione dall'intercettazione dei dati immessi tramite la tastiera ................................................................... 45

Protezione delle informazioni riservate immesse nei siti Web........................................................................... 46

Come procedere se si sospetta che un oggetto sia infetto ..................................................................................... 46

Esecuzione di un'applicazione sconosciuta senza danneggiare il sistema ............................................................ 47

Gestione di un volume elevato di messaggi spam .................................................................................................. 47

Come procedere se si sospetta che il computer sia infetto..................................................................................... 47

Ripristino di un file eliminato o disinfettato dall'applicazione .................................................................................. 49

Creazione e utilizzo di un Rescue Disk .................................................................................................................. 49

Creazione di un Rescue Disk ............................................................................................................................ 49

Avvio del computer dal Rescue Disk ................................................................................................................. 51

Visualizzazione del rapporto sull'esecuzione dell'applicazione ............................................................................... 51

Ripristino delle impostazioni predefinite dell'applicazione ...................................................................................... 52

Trasferimento delle impostazioni di Kaspersky Internet Security in un altro computer ........................................... 53

Utilizzo di Kaspersky Gadget .................................................................................................................................. 53

Come ottenere informazioni sulla reputazione di un'applicazione .......................................................................... 54

IMPOSTAZIONI AVANZATE DELL'APPLICAZIONE ................................................................................................... 56

Impostazioni generali di protezione ........................................................................................................................ 56

Restrizione dell'accesso a Kaspersky Internet Security .................................................................................... 57

Selezione di una modalità di protezione ........................................................................................................... 57

Scansione ............................................................................................................................................................... 58

Scansione virus ................................................................................................................................................. 58

Scansione Vulnerabilità .................................................................................................................................... 64

Gestione delle attività di scansione. Gestione attività ....................................................................................... 64

Aggiornamento ....................................................................................................................................................... 65

Selezione della sorgente degli aggiornamenti................................................................................................... 65

Creazione della pianificazione di avvio degli aggiornamenti ............................................................................. 67

Rollback dell'ultimo aggiornamento................................................................................................................... 68

Esecuzione di aggiornamenti tramite un altro account utente ........................................................................... 68

Utilizzo di un server proxy ................................................................................................................................. 69

Page 5

C O N T E N U T O

5

Anti-Virus File ......................................................................................................................................................... 69

Abilitazione e disabilitazione di Anti-Virus File .................................................................................................. 70

Sospensione automatica di Anti-Virus File ........................................................................................................ 70

Creazione dell'ambito di protezione di Anti-Virus File ....................................................................................... 71

Modifica e ripristino del livello di protezione dei file ........................................................................................... 71

Selezione della modalità di scansione .............................................................................................................. 72

Utilizzo dell'analisi euristica durante l'utilizzo di Anti-Virus File ......................................................................... 72

Selezione di una tecnologia di scansione dei file .............................................................................................. 73

Modifica dell'azione da eseguire sui file infetti .................................................................................................. 73

Scansione dei file compositi tramite Anti-Virus File ........................................................................................... 73

Ottimizzazione della scansione dei file ............................................................................................................. 74

Anti-Virus Posta ...................................................................................................................................................... 74

Abilitazione e disabilitazione di Anti-Virus Posta ............................................................................................... 75

Creazione dell'ambito di protezione di Anti-Virus Posta .................................................................................... 76

Modifica e ripristino del livello di protezione dei messaggi e-mail ..................................................................... 76

Utilizzo dell'analisi euristica durante l'utilizzo di posta Anti-Virus ..................................................................... 77

Modifica dell'azione da eseguire sui messaggi e-mail infetti ............................................................................. 77

Filtro degli allegati nei messaggi e-mail ............................................................................................................ 77

Scansione dei file compositi tramite Anti-Virus Posta ....................................................................................... 78

Scansione della posta elettronica in Microsoft Office Outlook .......................................................................... 78

Scansione della posta elettronica in The Bat! ................................................................................................... 78

Anti-Virus Web ........................................................................................................................................................ 79

Abilitazione e disabilitazione di Anti-Virus Web ................................................................................................. 80

Modifica e ripristino del livello di protezione del traffico Web ............................................................................ 80

Modifica dell'azione da eseguire sugli oggetti pericolosi dal traffico Web ........................................................ 81

Controllo delle URL nelle pagine Web .............................................................................................................. 81

Utilizzo dell'analisi euristica durante l'utilizzo di Anti-Virus Web........................................................................ 83

Blocco degli script pericolosi ............................................................................................................................. 83

Ottimizzazione della scansione ......................................................................................................................... 84

Controllo dell'accesso ai domini nazionali ......................................................................................................... 84

Controllo dell'accesso ai servizi di online banking............................................................................................. 84

Creazione di un elenco di indirizzi attendibili..................................................................................................... 85

Anti-Virus IM ........................................................................................................................................................... 85

Abilitazione e disabilitazione di Anti-Virus IM .................................................................................................... 86

Creazione dell'ambito di protezione di Anti-Virus IM ......................................................................................... 86

Controllo delle URL nei messaggi dai client IM ................................................................................................. 86

Utilizzo dell'analisi euristica durante l'utilizzo di Anti-Virus IM ........................................................................... 86

Difesa Proattiva ...................................................................................................................................................... 87

Abilitazione e disabilitazione di Difesa Proattiva ............................................................................................... 87

Creazione di un gruppo di applicazioni attendibili ............................................................................................. 88

Utilizzo dell'elenco di attività pericolose ............................................................................................................ 88

Modifica dell'azione da eseguire sulle attività pericolose delle applicazioni ...................................................... 88

Controllo sistema .................................................................................................................................................... 89

Abilitazione e disabilitazione di Controllo sistema ............................................................................................. 89

Utilizzo degli schemi di attività pericolose (BSS) ............................................................................................... 89

Rollback delle azioni di un programma dannoso............................................................................................... 90

Controllo Applicazioni ............................................................................................................................................. 90

Abilitazione e disabilitazione di Controllo Applicazioni ...................................................................................... 91

Assegnazione di gruppi alle applicazioni .......................................................................................................... 91

Visualizzazione delle attività delle applicazioni ................................................................................................. 92

Modifica di un gruppo e ripristino del gruppo predefinito ................................................................................... 92

Utilizzo delle regole di Controllo Applicazioni .................................................................................................... 93

Interpretazione dei dati sull'utilizzo delle applicazioni da parte dei partecipanti a Kaspersky Security Network97

Protezione della rete ............................................................................................................................................... 97

Firewall.............................................................................................................................................................. 98

Prevenzione Intrusioni .................................................................................................................................... 101

Page 6

M A N U A L E D E L L ' U T E N T E

6

Scansione delle connessioni crittografate ....................................................................................................... 103

Monitor di Rete ................................................................................................................................................ 105

Configurazione del server proxy ..................................................................................................................... 106

Creazione di un elenco di porte monitorate .................................................................................................... 106

Anti-Spam ............................................................................................................................................................. 107

Abilitazione e disabilitazione di Anti-Spam ...................................................................................................... 108

Modifica e ripristino del livello di protezione dallo spam .................................................................................. 109

Addestramento di Anti-Spam .......................................................................................................................... 109

Controllo delle URL nei messaggi e-mail ........................................................................................................ 111

Rilevamento dello spam in base a frasi e indirizzi. Creazione di elenchi ........................................................ 112

Regolazione dei valori di soglia del fattore di spam ........................................................................................ 116

Utilizzo di caratteristiche aggiuntive che influenzano il fattore di spam ........................................................... 117

Selezione dell'algoritmo di riconoscimento dello spam ................................................................................... 117

Aggiunta di un'etichetta all'oggetto del messaggio .......................................................................................... 117

Scansione dei messaggi da Microsoft Exchange Server ................................................................................ 117

Configurazione dell'elaborazione dello spam nei client di posta elettronica .................................................... 118

Anti-Banner ........................................................................................................................................................... 120

Abilitazione e disabilitazione di Anti-Banner.................................................................................................... 120

Selezione di un metodo di scansione .............................................................................................................. 121

Creazione degli elenchi di indirizzi di banner bloccati e consentiti .................................................................. 121

Esportazione e importazione degli elenchi di indirizzi ..................................................................................... 121

Modalità Protetta per le Applicazioni e Modalità Protetta per il Web .................................................................... 122

Informazioni su Modalità Protetta per le Applicazioni ...................................................................................... 123

Informazioni su Modalità Protetta per il Web................................................................................................... 126

Utilizzo di una cartella condivisa ..................................................................................................................... 127

Parental Control .................................................................................................................................................... 128

Configurazione di Parental Control per un utente ........................................................................................... 129

Visualizzazione dei rapporti sulle attività di un utente ..................................................................................... 136

Area attendibile ..................................................................................................................................................... 136

Creazione di un elenco di applicazioni attendibili ............................................................................................ 137

Creazione di regole di esclusione ................................................................................................................... 137

Prestazioni e compatibilità con altre applicazioni .................................................................................................. 138

Selezione delle categorie di minacce rilevabili ................................................................................................ 138

Risparmio energetico ...................................................................................................................................... 139

Disinfezione avanzata ..................................................................................................................................... 139

Allocazione delle risorse del computer durante la scansione virus ................................................................. 139

Esecuzione di attività in background ............................................................................................................... 139

Modalità a schermo intero. Profilo Gioco ........................................................................................................ 140

Auto-Difesa di Kaspersky Internet Security .......................................................................................................... 141

Abilitazione e disabilitazione dell'auto-difesa .................................................................................................. 141

Protezione dal controllo esterno ...................................................................................................................... 141

Quarantena e Backup ........................................................................................................................................... 142

Archiviazione dei file in quarantena e backup ................................................................................................. 142

Utilizzo dei file in quarantena .......................................................................................................................... 143

Utilizzo degli oggetti nell'archivio Backup ........................................................................................................ 144

Scansione dei file in quarantena dopo un aggiornamento .............................................................................. 144

Strumenti aggiuntivi per una migliore protezione del computer ............................................................................ 144

Eliminazione della cronologia delle attività ...................................................................................................... 145

Configurazione di un browser in modalità protetta .......................................................................................... 146

Rollback delle modifiche apportate dalle procedure guidate ........................................................................... 148

Rapporti ................................................................................................................................................................ 148

Creazione di un rapporto per il componente di protezione selezionato ........................................................... 149

Filtro dei dati ................................................................................................................................................... 149

Ricerca di eventi ............................................................................................................................................. 150

Salvataggio di un rapporto in un file ................................................................................................................ 150

Archiviazione dei rapporti ................................................................................................................................ 150

Page 7

C O N T E N U T O

7

Cancellazione dei rapporti dell'applicazione ................................................................................................... 151

Registrazione degli eventi non critici nel rapporto ........................................................................................... 151

Configurare la notifica della disponibilità dei rapporti ...................................................................................... 151

Aspetto dell'applicazione. Gestione degli elementi attivi dell'interfaccia ............................................................... 152

Trasparenza delle finestre di notifica .............................................................................................................. 152

Animazione dell'icona dell'applicazione nell'area di notifica ............................................................................ 152

Testo nella schermata di accesso di Microsoft Windows ................................................................................ 152

Notifiche................................................................................................................................................................ 153

Abilitazione e disabilitazione delle notifiche .................................................................................................... 153

Configurazione del metodo di notifica ............................................................................................................. 153

Disabilitazione dell'invio delle notizie .............................................................................................................. 154

Kaspersky Security Network ................................................................................................................................. 154

Abilitazione e disabilitazione della partecipazione a Kaspersky Security Network .......................................... 155

Verifica della connessione a Kaspersky Security Network .............................................................................. 155

TESTING DEL FUNZIONAMENTO DELL'APPLICAZIONE ....................................................................................... 156

Informazioni sul file di prova EICAR ..................................................................................................................... 156

Testing dell'applicazione tramite il file di prova EICAR ......................................................................................... 156

Informazioni sui tipi di file di prova EICAR ............................................................................................................ 157

COME CONTATTARE IL SERVIZIO DI ASSISTENZA TECNICA ............................................................................. 159

Come ottenere assistenza tecnica ........................................................................................................................ 159

Utilizzo del file di traccia e dello script AVZ .......................................................................................................... 159

Creazione di un rapporto sullo stato del sistema ............................................................................................ 160

Creazione di un file di traccia .......................................................................................................................... 160

Invio dei file di dati .......................................................................................................................................... 160

Esecuzione di uno script con AVZ .................................................................................................................. 161

Assistenza tecnica telefonica ................................................................................................................................ 161

Come ottenere assistenza tecnica tramite la Pagina personale ........................................................................... 161

APPENDICE .............................................................................................................................................................. 163

Utilizzo dell'applicazione dalla riga di comando .................................................................................................... 163

Attivazione dell'applicazione ........................................................................................................................... 164

Avvio dell'applicazione .................................................................................................................................... 164

Arresto dell'applicazione ................................................................................................................................. 164

Gestione dei componenti e delle attività dell'applicazione .............................................................................. 165

Scansione virus ............................................................................................................................................... 166

Aggiornamento dell'applicazione..................................................................................................................... 169

Rollback dell'ultimo aggiornamento................................................................................................................. 170

Esportazione delle impostazioni di protezione ................................................................................................ 170

Importazione delle impostazioni di protezione ................................................................................................ 170

Creazione di un file di traccia .......................................................................................................................... 171

Visualizzazione della Guida ............................................................................................................................ 171

Codici restituiti della riga di comando .............................................................................................................. 171

Elenco delle notifiche di Kaspersky Internet Security ........................................................................................... 172

Notifiche in qualsiasi modalità di protezione ................................................................................................... 172

Notifiche nella modalità di protezione interattiva ............................................................................................. 177

GLOSSARIO .............................................................................................................................................................. 187

KASPERSKY LAB ZAO ............................................................................................................................................. 196

INFORMAZIONI SUL CODICE DI TERZE PARTI ..................................................................................................... 197

INDICE ....................................................................................................................................................................... 198

Page 8

8

INFORMAZIONI SULLA GUIDA

IN QUESTA SEZIONE:

Contenuto della documentazione ...................................................................................................................................... 8

Convenzioni utilizzate nella documentazione .................................................................................................................... 9

Grazie per avere scelto i prodotti Kaspersky Lab.

La presente documentazione contiene informazioni sull'installazione, la configurazione e l'utilizzo di Kaspersky Internet

Security. Ci auguriamo che le informazioni disponibili consentano un utilizzo ottimale dell'applicazione.

Gli obiettivi della presente documentazione sono:

agevolare l'installazione, l'attivazione e l'utilizzo di Kaspersky Internet Security;

consentire di cercare rapidamente informazioni sui problemi relativi all'applicazione;

descrivere ulteriori fonti di informazioni sull'applicazione e modalità per collaborare con il Servizio di Assistenza

tecnica.

Per un utilizzo corretto dell'applicazione, sono necessarie le seguenti competenze informatiche di base: avere familiarità

con l'interfaccia del sistema operativo in uso, conoscere le principali procedure relative a tale sistema e conoscere le

modalità di utilizzo della posta elettronica e di Internet.

CONTENUTO DELLA DOCUMENTAZIONE

La presente documentazione comprende le seguenti sezioni.

Fonti di informazioni sull'applicazione

In questa sezione sono descritte le fonti di informazioni sull'applicazione e sono elencati alcuni siti Web che è possibile

utilizzare per discutere del funzionamento dell'applicazione.

Kaspersky Internet Security

In questa sezione sono descritte le funzionalità dell'applicazione e viene fornita una breve descrizione delle funzioni e dei

componenti dell'applicazione. Sono illustrati gli elementi inclusi nel kit di distribuzione e i servizi disponibili per gli utenti

registrati dell'applicazione. Vengono inoltre fornite informazioni sui requisiti software e hardware che un computer deve

soddisfare per consentire l'installazione dell'applicazione.

Installazione e rimozione dell'applicazione

In questa sezione vengono fornite informazioni sull'installazione e la disinstallazione dell'applicazione.

Licensing dell'applicazione

In questa sezione vengono fornite informazioni sulle condizioni generali relative all'attivazione dell'applicazione. Vengono

descritti lo scopo del contratto di licenza, i tipi di licenza, le modalità di attivazione dell'applicazione e il rinnovo della

licenza.

Interfaccia dell'applicazione

In questa sezione vengono fornite informazioni sugli elementi di base dell'interfaccia grafica dell'applicazione: icona

dell'applicazione e menu di scelta rapida dell'icona dell'applicazione, finestra principale, finestra delle impostazioni e

finestre di notifica.

Avvio e arresto dell'applicazione

In questa sezione sono disponibili informazioni sull'avvio e l'arresto dell'applicazione.

Page 9

I N F O R M A Z I O N I S U L L A G U I D A

9

TESTO DI ESEMPIO

DESCRIZIONE DELLA CONVENZIONE

Si noti che...

Il testo degli avvisi è in rosso e racchiuso da un riquadro.

Gli avvisi forniscono informazioni su azioni potenzialmente indesiderate che

possono provocare la perdita di dati o un malfunzionamento del computer.

È consigliabile utilizzare...

Il testo delle note è racchiuso da un riquadro.

Le note possono contenere suggerimenti utili, raccomandazioni, specifici valori o

particolari situazioni relative all'utilizzo dell'applicazione.

Gestione della protezione del computer

In questa sezione sono fornite informazioni sul rilevamento delle minacce per la protezione del computer e sulla

configurazione del livello di protezione. Viene descritto come abilitare, disabilitare e sospendere la protezione durante

l'utilizzo dell'applicazione.

Esecuzione delle attività più comuni

In questa sezione vengono fornite informazioni sulla risoluzione dei problemi più comuni relativi alla protezione del

computer tramite l'applicazione.

Impostazioni avanzate dell'applicazione

In questa sezione vengono fornite informazioni dettagliate sulla configurazione di ognuno dei componenti

dell'applicazione.

Testing del funzionamento dell'applicazione

In questa sezione vengono fornite informazioni su come verificare che l'applicazione rilevi i virus e le relative varianti ed

esegua le azioni corrette in caso di rilevamento.

Come contattare il Servizio di Assistenza tecnica

In questa sezione vengono fornite informazioni su come contattare il Servizio di Assistenza tecnica di Kaspersky Lab.

Appendice

In questa sezione vengono fornite informazioni che completano il testo della documentazione.

Glossario

In questa sezione sono disponibili un elenco dei termini utilizzati nella documentazione e le relative definizioni.

Kaspersky Lab ZAO

In questa sezione vengono fornite informazioni su Kaspersky Lab.

Informazioni sul codice di terze parti

In questa sezione vengono fornite informazioni sul codice di terze parti utilizzato nell'applicazione.

Indice

Questa sezione consente di trovare rapidamente le informazioni desiderate all'interno della documentazione.

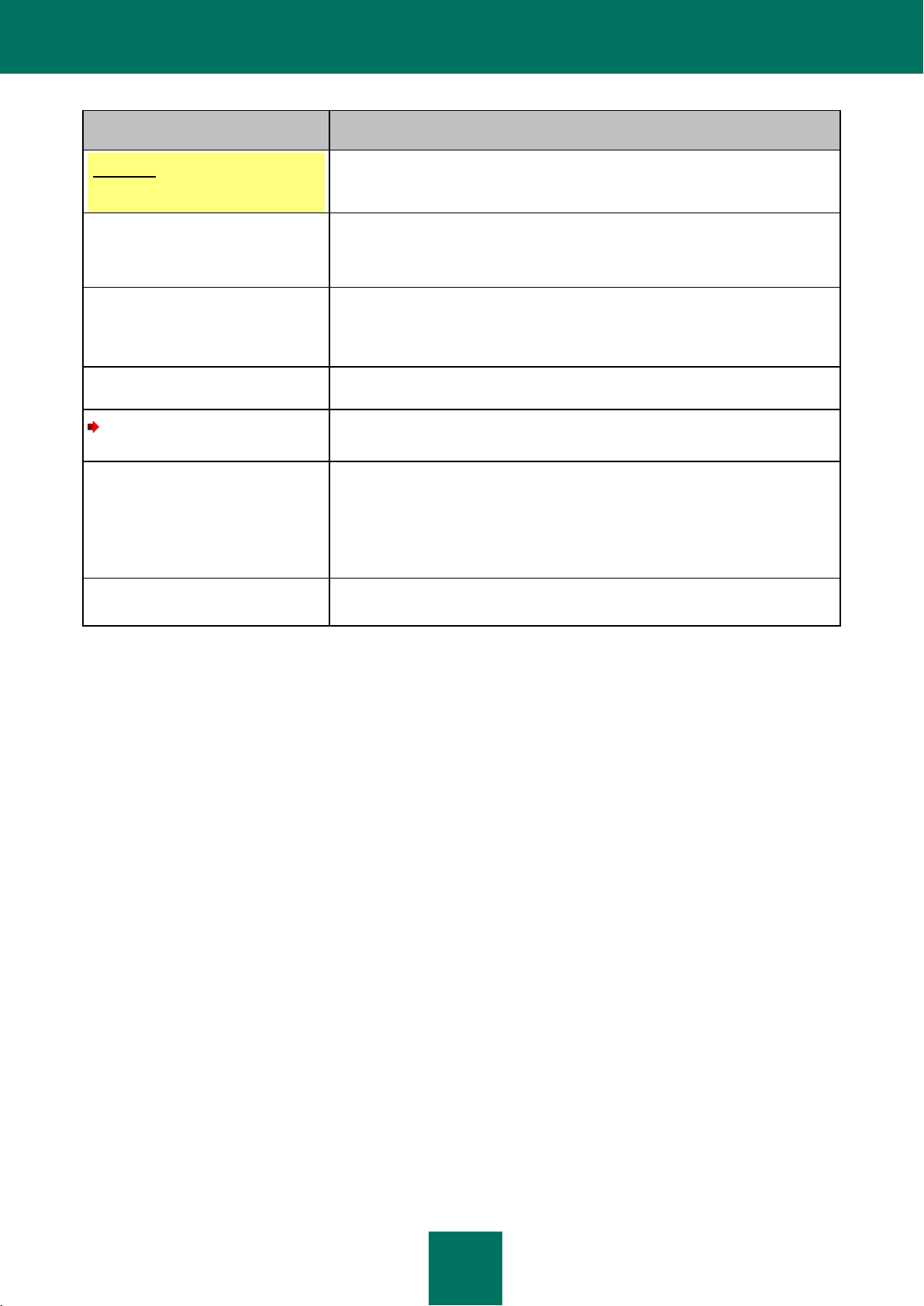

CONVENZIONI UTILIZZATE NELLA DOCUMENTAZIONE

Il testo della presente documentazione contiene elementi semantici a cui è necessario prestare particolare attenzione:

avvisi, suggerimenti ed esempi.

Per evidenziare tali elementi semantici vengono utilizzate particolari convenzioni. Le convenzioni utilizzate nella

documentazione e i relativi esempi di utilizzo sono riportati nella tabella seguente.

Tabella 1. Convenzioni utilizzate nella documentazione

Page 10

M A N U A L E D E L L ' U T E N T E

10

TESTO DI ESEMPIO

DESCRIZIONE DELLA CONVENZIONE

Esempio:

...

Gli esempi sono riportati su sfondo giallo e sotto l'intestazione "Esempio".

Aggiornamento significa...

Si verifica l'evento I database non

sono aggiornati.

I seguenti elementi semantici sono in corsivo nel testo:

nuovi termini;

nomi di stati ed eventi dell'applicazione.

Premere INVIO.

Premere ALT+F4.

I nomi dei tasti sono contrassegnati dalla formattazione in grassetto e in lettere

maiuscole.

I nomi dei tasti uniti da un segno più (+) indicano una combinazione di tasti. Tali

tasti devono essere premuti contemporaneamente.

Fare click sul pulsante Abilita.

I nomi degli elementi di interfaccia dell'applicazione, come campi di immissione,

voci di menu e pulsanti, sono in grassetto.

Per configurare la pianificazione

per un'attività:

Le frasi introduttive delle istruzioni sono in corsivo e contrassegnate da una

freccia.

Immettere help nella riga di

comando.

Verrà visualizzato il seguente

messaggio:

Specificare la data nel

formato gg:mm:aa.

I seguenti tipi di testo sono visualizzati con uno speciale carattere:

testo della riga di comando;

testo dei messaggi visualizzati sullo schermo dall'applicazione;

dati che devono essere immessi dall'utente.

<Indirizzo IP del computer>

Le variabili sono racchiuse tra parentesi angolari. Al posto di una variabile deve

essere immesso il valore corrispondente, senza le parentesi angolari.

Page 11

11

FONTI DI INFORMAZIONI

IN QUESTA SEZIONE:

Fonti di informazioni per le ricerche in autonomia ........................................................................................................... 11

Discussione delle applicazioni Kaspersky Lab nel forum ................................................................................................ 12

Come contattare l'ufficio vendite ..................................................................................................................................... 12

Come contattare il team di sviluppo della documentazione tramite posta elettronica ..................................................... 12

SULL'APPLICAZIONE

In questa sezione sono descritte le fonti di informazioni sull'applicazione e sono elencati alcuni siti Web che è possibile

utilizzare per discutere del funzionamento dell'applicazione.

È possibile scegliere le risorse più adatte in base all'urgenza e all'importanza del quesito.

FONTI DI INFORMAZIONI PER LE RICERCHE IN AUTONOMIA

È possibile utilizzare le seguenti risorse per trovare informazioni sull'applicazione:

pagina dell'applicazione nel sito Kaspersky Lab;

pagina dell'applicazione nel sito Web del Servizio di Assistenza tecnica (Knowledge Base);

guida in linea;

documentazione.

Se non è possibile risolvere autonomamente un problema, è consigliabile contattare il Servizio di Assistenza tecnica di

Kaspersky Lab (vedere la sezione "Assistenza tecnica telefonica" a pagina 161).

Per utilizzare le fonti di informazioni nel sito Kaspersky Lab, è necessaria una connessione a Internet.

Pagina dell'applicazione nel sito Kaspersky Lab

Il sito Kaspersky Lab contiene una singola pagina per ogni applicazione.

In tale pagina (http://www.kaspersky.com/it/kaspersky_internet_security) è possibile visualizzare informazioni generali su

un'applicazione e le relative funzioni e caratteristiche.

La pagina http://www.kaspersky.com/it/ include un link Compra online per l'accesso al negozio online. Tramite il negozio

online è possibile acquistare o rinnovare la licenza dell'applicazione.

Pagina dell'applicazione nel sito Web del Servizio di Assistenza tecnica (Knowledge Base)

La Knowledge Base è una sezione del sito Web del Servizio di Assistenza tecnica che fornisce raccomandazioni

sull'utilizzo delle applicazioni Kaspersky Lab. La Knowledge Base comprende articoli di riferimento raggruppati per

argomento.

Nella pagina dell'applicazione nella Knowledge Base (http://support.kaspersky.com/kis2012) è possibile leggere articoli

che forniscono informazioni utili, raccomandazioni e risposte alle domande frequenti sull'acquisto, l'installazione e

l'utilizzo dell'applicazione.

Gli articoli possono fornire risposte a domande non solo su Kaspersky Internet Security, ma anche correlate ad altre

applicazioni Kaspersky Lab. Possono inoltre essere disponibili notizie dal Servizio di Assistenza tecnica.

Guida in linea

La guida in linea dell'applicazione comprende diversi file.

La guida sensibile al contesto fornisce informazioni su ogni finestra dell'applicazione, con un elenco e una descrizione

delle relative impostazioni e attività.

Page 12

M A N U A L E D E L L ' U T E N T E

12

La guida completa fornisce informazioni dettagliate sulla gestione della protezione del computer tramite l'applicazione.

Documentazione

Il manuale dell'utente fornisce informazioni sull'installazione, l'attivazione e la configurazione dell'applicazione, nonché

sui dati operativi dell'applicazione. Vengono inoltre descritti l'interfaccia dell'applicazione e i metodi di esecuzione delle

attività più frequenti da parte dell'utente durante l'utilizzo dell'applicazione.

DISCUSSIONE DELLE APPLICAZIONI KASPERSKY LAB NEL

FORUM

Se la domanda non richiede una risposta urgente, è possibile sottoporla agli specialisti di Kaspersky Lab e ad altri utenti

nei Forum Kaspersky all'indirizzo http://forum.kaspersky.com/index.php?showforum=63.

In questo forum è possibile visualizzare gli argomenti esistenti, lasciare i propri commenti e creare nuovi argomenti.

COME CONTATTARE L'UFFICIO VENDITE

In caso di domande sulla scelta, l'acquisto o il rinnovo dell'applicazione, è possibile contattare gli specialisti del reparto

vendite di Kaspersky Lab in uno dei seguenti modi:

Telefonicamente (http://www.kaspersky.com/it/contacts).

Inviando un messaggio con la propria domanda tramite e-mail a sales.consumer@it.kaspersky.com.

COME CONTATTARE IL TEAM DI SVILUPPO DELLA

DOCUMENTAZIONE TRAMITE POSTA ELETTRONICA

Per contattare il team di sviluppo della documentazione, è possibile inviare un e-mail: docfeedback@kaspersky.com.

Specificare "Kaspersky Help Feedback: Kaspersky Internet Security" come oggetto del messaggio.

Page 13

13

KASPERSKY INTERNET SECURITY

IN QUESTA SEZIONE:

Novità .............................................................................................................................................................................. 13

Kit di distribuzione ........................................................................................................................................................... 13

Servizi per gli utenti registrati .......................................................................................................................................... 14

Requisiti hardware e software ......................................................................................................................................... 14

In questa sezione sono descritte le funzionalità dell'applicazione e viene fornita una breve descrizione delle funzioni e dei

componenti dell'applicazione. Sono illustrati gli elementi inclusi nel kit di distribuzione e i servizi disponibili per gli utenti

registrati dell'applicazione. Vengono inoltre fornite informazioni sui requisiti software e hardware che un computer deve

soddisfare per consentire l'installazione dell'applicazione.

NOVITÀ

Kaspersky Internet Security fornisce le seguenti nuove funzionalità:

L'interfaccia migliorata della finestra principale di Kaspersky Internet Security consente di accedere

rapidamente alle funzioni dell'applicazione.

Sono stati apportati miglioramenti alla logica delle funzionalità Quarantena e Backup (vedere pagina 142): ora le

funzionalità sono disponibili in due schede separate, ognuna con un ambito specifico.

È stata aggiunta la funzione Gestione attività, che semplifica la gestione delle attività in Kaspersky Internet

Security (vedere la sezione "Gestione delle attività di scansione. Gestione attività" a pagina 64).

La partecipazione a Kaspersky Security Network (vedere pagina 154) consente a Kaspersky Lab di identificare

la reputazione delle applicazioni e dei siti Web in base ai dati ricevuti da utenti di tutto il mondo.

Quando Anti-Virus Web è abilitato, è possibile abilitare separatamente l'analisi euristica per il controllo delle

URL di phishing nelle pagine Web (vedere la sezione "Utilizzo dell'analisi euristica durante l'utilizzo di Anti-Virus

Web" a pagina 83). Durante il controllo delle URL di phishing nelle pagine Web, verrà applicata l'analisi euristica

indipendentemente dal fatto che sia stata abilitata per Anti-Virus Web.

L'aspetto del Kaspersky Gadget è stato riprogettato (vedere pagina 34).

KIT DI DISTRIBUZIONE

È possibile acquistare l'applicazione in uno dei seguenti modi:

Nella versione in scatola. Distribuito tramite i negozi dei partner di Kaspersky Lab.

Dal negozio online. Distribuito dai negozi online di Kaspersky Lab (ad esempio, http://www.kaspersky.com/it,

sezione Compra online) o da aziende partner.

Page 14

M A N U A L E D E L L ' U T E N T E

14

Se si acquista la versione in scatola dell'applicazione, il kit di distribuzione contiene i seguenti elementi:

busta sigillata con il CD di installazione che include i file dell'applicazione e della documentazione;

manuale dell'utente con il codice di attivazione;

Contratto di licenza, in cui sono specificate le condizioni per l'utilizzo dell'applicazione.

Il contenuto del kit di distribuzione può variare a seconda dell'area geografica in cui viene distribuita l'applicazione.

In caso di acquisto di Kaspersky Internet Security da un negozio online, l'applicazione viene scaricata dal sito Web del

negozio. Le informazioni necessarie per l'attivazione dell'applicazione verranno inviate tramite e-mail una volta effettuato

il pagamento.

Per ulteriori informazioni sulle modalità di acquisto e sul kit di distribuzione, contattare il reparto vendite.

SERVIZI PER GLI UTENTI REGISTRATI

Acquistando una licenza per l'applicazione, si diventa utenti registrati delle applicazioni Kaspersky Lab ed è possibile

usufruire dei seguenti servizi per il periodo di validità della licenza:

aggiornamento dei database e disponibilità delle nuove versioni dell'applicazione;

assistenza telefonica e tramite e-mail per i problemi relativi all'installazione, la configurazione e l'utilizzo

dell'applicazione;

ricezione di notifiche relative al rilascio di nuove applicazioni Kaspersky Lab e ai nuovi virus. Per utilizzare

questo servizio, è necessario eseguire la sottoscrizione alle notizie inviate da Kaspersky Lab sul sito Web del

Servizio di Assistenza tecnica.

Non vengono forniti servizi di consulenza per i problemi relativi al funzionamento dei sistemi operativi o al

software e le tecnologie di terze parti.

REQUISITI HARDWARE E SOFTWARE

Per il corretto funzionamento di Kaspersky Internet Security, il computer deve soddisfare i seguenti requisiti:

Requisiti generali:

480 MB di spazio libero sul disco rigido (inclusi 380 MB nell'unità di sistema).

Unità CD/DVD-ROM (per installare Kaspersky Internet Security dal CD di distribuzione).

Accesso a Internet (per l'attivazione dell'applicazione e per l'aggiornamento dei database e dei moduli

software).

Microsoft Internet Explorer 6.0 o versione successiva.

Microsoft Windows Installer 2.0.

Requisiti per Microsoft Windows XP Home Edition (Service Pack 2 o versione successiva), Microsoft Windows XP

Professional (Service Pack 2 o versione successiva) e Microsoft Windows XP Professional x64 Edition (Service Pack 2 o

versione successiva):

processore Intel Pentium da 800 MHz a 32 bit (x86) / a 64 bit (x64) o superiore (o un processore equivalente

compatibile);

512 MB di RAM disponibile.

Requisiti per Microsoft Windows Vista Home Basic, Microsoft Windows Vista Home Premium, Microsoft Windows Vista

Business, Microsoft Windows Vista Enterprise, Microsoft Windows Vista Ultimate, Microsoft Windows 7 Starter, Microsoft

Windows 7 Home Basic, Microsoft Windows 7 Home Premium, Microsoft Windows 7 Professional e Microsoft Windows 7

Ultimate:

processore Intel Pentium da 1 GHz a 32 bit (x86) / a 64 bit (x64) o superiore (o un processore equivalente

compatibile).

1 GB di RAM disponibile (per i sistemi operativi a 32 bit); 2 GB di RAM disponibile (per i sistemi operativi a 64

bit).

Page 15

K A S P E R S K Y I N T E R N E T S E C U R I T Y

15

Non è possibile abilitare Modalità Protetta se si utilizza un sistema operativo Microsoft Windows XP (a 64 bit). L'utilizzo di

Modalità Protetta è limitato se si utilizzano i sistemi operativi Microsoft Windows Vista a 64 bit e Microsoft Windows 7 a

64 bit.

Requisiti per i netbook:

Processore Intel Atom da 1,6 GHz o un processore equivalente compatibile.

Scheda video Intel GMA950 con almeno 64 MB di RAM video (o scheda equivalente compatibile).

Dimensione dello schermo non inferiore a 10,1 pollici.

Page 16

16

INSTALLAZIONE E RIMOZIONE

IN QUESTA SEZIONE:

Procedura di installazione standard ................................................................................................................................ 16

Aggiornamento della versione precedente di Kaspersky Internet Security...................................................................... 20

Scenari di installazione non standard .............................................................................................................................. 24

Operazioni preliminari ..................................................................................................................................................... 24

Rimozione dell'applicazione. ........................................................................................................................................... 24

IN QUESTA SEZIONE:

Passaggio 1. Ricerca di una versione più recente dell'applicazione ............................................................................... 17

Passaggio 2. Verifica dei requisiti di installazione ........................................................................................................... 17

Passaggio 3. Scelta del tipo di installazione.................................................................................................................... 17

Passaggio 4. Visualizzazione del contratto di licenza ..................................................................................................... 17

Passaggio 5. Informativa sulla raccolta dei dati per Kaspersky Security Network ........................................................... 18

Passaggio 6. Ricerca di applicazioni incompatibili .......................................................................................................... 18

Passaggio 7. Selezione della cartella di destinazione ..................................................................................................... 18

Passaggio 8. Preparazione per l'installazione ................................................................................................................. 19

Passaggio 9. Installazione ............................................................................................................................................... 19

Passaggio 10. Completamento dell'installazione ............................................................................................................ 19

Passaggio 11. Attivazione dell'applicazione .................................................................................................................... 19

Passaggio 12. Registrazione di un utente ....................................................................................................................... 20

Passaggio 13. Completamento dell'attivazione ............................................................................................................... 20

DELL'APPLICAZIONE

In questa sezione vengono fornite informazioni sull'installazione e la disinstallazione dell'applicazione.

PROCEDURA DI INSTALLAZIONE STANDARD

Kaspersky Internet Security viene installato nel computer in modalità interattiva tramite l'Installazione guidata.

La procedura guidata comprende una serie di schermate (passaggi), tra cui è possibile spostarsi utilizzando i pulsanti

Indietro e Avanti. Per chiudere la procedura guidata al termine dell'attività, fare click sul pulsante Fine. Per interrompere

la procedura in qualsiasi momento, fare click sul pulsante Annulla.

Se l'applicazione protegge più di un computer (il numero massimo di computer dipende dalla licenza), verrà installata

nello stesso modo in tutti i computer. In questo caso, in base al contratto di licenza, il periodo di validità della licenza ha

inizio dalla data della prima attivazione. Quando si attiva l'applicazione su un secondo computer, il periodo di validità

della licenza viene ridotto della quantità di tempo trascorso dalla prima attivazione. Di conseguenza, il periodo di validità

della licenza scade contemporaneamente per tutte le copie installate dell'applicazione.

Per installare Kaspersky Internet Security nel computer:

Eseguire il file di installazione (con estensione *EXE) dal CD del prodotto.

Il processo per l'installazione di Kaspersky Internet Security da un file di installazione scaricato da Internet è identico a

quello per l'installazione da CD.

Page 17

I N S T A L L A Z I O N E E R I M O Z I O N E D E L L ' A P P L I C A Z I O N E

17

PASSAGGIO 1. RICERCA DI UNA VERSIONE PIÙ RECENTE

DELL'APPLICAZIONE

Prima dell'installazione, il programma di installazione controlla se nei server degli aggiornamenti di Kaspersky Lab è

disponibile una nuova versione di Kaspersky Internet Security.

Se non vengono trovate nuove versioni nei server degli aggiornamenti di Kaspersky Lab, verrà avviata l'Installazione

guidata per la versione corrente.

Se nei server degli aggiornamenti è disponibile una nuova versione di Kaspersky Internet Security, verrà richiesto se

scaricarla e installarla nel computer. È consigliabile installare la nuova versione dell'applicazione, perché le versioni più

recenti includono miglioramenti che assicurano una protezione più affidabile del computer. Se si annulla il download

della nuova versione, verrà avviata l'Installazione guidata per la versione corrente. Se si sceglie di installare la nuova

versione, i file di distribuzione del prodotto verranno scaricati nel computer e verrà avviata automaticamente

l'Installazione guidata per la nuova versione. Per una descrizione della procedura di installazione per la nuova versione,

fare riferimento alla documentazione corrispondente.

PASSAGGIO 2. VERIFICA DEI REQUISITI DI INSTALLAZIONE

Prima dell'installazione di Kaspersky Internet Security nel computer, il programma di installazione esamina il sistema

operativo e i service pack installati per verificare che soddisfino i requisiti software per l'installazione del prodotto (vedere

la sezione "Requisiti hardware e software" a pagina 14). Inoltre, il programma di installazione verifica la presenza del

software richiesto e delle credenziali necessarie per l'installazione delle applicazioni. Se uno dei requisiti elencati in

precedenza non è soddisfatto, verrà visualizzata una notifica.

Se il computer soddisfa tutti i requisiti, la procedura guidata esegue una ricerca delle applicazioni Kaspersky Lab che

possono determinare conflitti con Kaspersky Internet Security. Se vengono rilevate applicazioni di questo tipo, viene

offerta la possibilità di rimuoverle manualmente.

Se viene rilevata una versione precedente di Kaspersky Anti-Virus o Kaspersky Internet Security, tutti i dati utilizzabili in

Kaspersky Internet Security 2012 (ad esempio, informazioni di attivazione o impostazioni dell'applicazione) verranno

salvati e utilizzati per l'installazione della nuova applicazione, mentre quella installata in precedenza sarà

automaticamente rimossa.

PASSAGGIO 3. SCELTA DEL TIPO DI INSTALLAZIONE

In questa fase è possibile scegliere il tipo di installazione di Kaspersky Internet Security più adatto per le proprie

esigenze:

Installazione standard. Se si seleziona questa opzione (la casella Modifica impostazioni di installazione è

deselezionata), l'applicazione verrà installata nel computer con le impostazioni di protezione consigliate dagli

esperti di Kaspersky Lab.

Installazione personalizzata. In questo caso (la casella Modifica impostazioni di installazione è selezionata),

verrà richiesto di specificare la cartella di destinazione in cui installare l'applicazione (vedere la sezione

"Passaggio 7. Selezione della cartella di destinazione" a pagina 18) e disabilitare la protezione del processo di

installazione, se necessario (vedere la sezione "Passaggio 8. Preparazione dell'installazione" a pagina 19).

Per continuare l'installazione, fare click sul pulsante Avanti.

PASSAGGIO 4. VISUALIZZAZIONE DEL CONTRATTO DI LICENZA

In questa fase è necessario esaminare il contratto di licenza tra l'utente e Kaspersky Lab.

Leggere attentamente il contratto di licenza e, se si accettano tutte le condizioni, fare click sul pulsante Accetto.

L'installazione proseguirà.

Se non si desidera accettare il contratto di licenza, annullare l'installazione dell'applicazione facendo click sul pulsante

Annulla.

Page 18

M A N U A L E D E L L ' U T E N T E

18

PASSAGGIO 5. INFORMATIVA SULLA RACCOLTA DEI DATI PER

KASPERSKY SECURITY NETWORK

In questa fase, viene offerta la possibilità di partecipare a Kaspersky Security Network. La partecipazione al programma

implica l'invio a Kaspersky Lab di informazioni sul sistema in uso e di dati sulle nuove minacce rilevate nel computer,

sulle applicazioni in esecuzione o sulle applicazioni con firma digitale scaricate. Le informazioni trasmesse non includono

dati personali.

Leggere l'Informativa sulla raccolta dei dati di Kaspersky Security Network. Per leggere la versione completa

dell'informativa, fare click sul pulsante Contratto completo KSN. Se si accettano tutte le condizioni dell'informativa,

selezionare la casella Accetto le condizioni di adesione al programma Kaspersky Security Network nella finestra

della procedura guidata.

Fare click sul pulsante Avanti se è stata eseguita l'installazione personalizzata (vedere la sezione "Passaggio 3. Scelta

del tipo di installazione" a pagina 17). Per eseguire l'installazione standard, fare click sul pulsante Installa. L'installazione

proseguirà.

PASSAGGIO 6. RICERCA DI APPLICAZIONI INCOMPATIBILI

Durante questo passaggio, viene verificato se nel computer sono installate applicazioni incompatibili con Kaspersky

Internet Security.

Se non vengono rilevate applicazioni di questo tipo, la procedura guidata procede automaticamente al passaggio

successivo.

Se vengono rilevate applicazioni incompatibili, queste sono visualizzate in un elenco e viene richiesto all'utente se

desidera rimuoverle. Le applicazioni che non vengono rimosse automaticamente da Kaspersky Internet Security devono

essere rimosse manualmente. Durante la rimozione delle applicazioni incompatibili, sarà necessario riavviare il sistema.

Dopo il riavvio, l'installazione di Kaspersky Internet Security continuerà automaticamente.

Per continuare l'installazione, fare click sul pulsante Avanti.

PASSAGGIO 7. SELEZIONE DELLA CARTELLA DI DESTINAZIONE

Questo passaggio dell'Installazione guidata è disponibile solo se è stata selezionata l'installazione personalizzata

(vedere la sezione "Passaggio 3. Scelta del tipo di installazione" a pagina 17). Durante l'installazione standard, il

passaggio viene saltato e l'applicazione è installata nella cartella predefinita.

In questa fase viene richiesto di scegliere la cartella in cui installare Kaspersky Internet Security. Per impostazione

predefinita, viene utilizzato il seguente percorso:

<unità>\Programmi\Kaspersky Lab\Kaspersky Internet Security 2012 – per i sistemi a 32 bit;

<unità>\Programmi (х86)\Kaspersky Lab\Kaspersky Internet Security 2012 – per i sistemi a 64 bit.

Per installare Kaspersky Internet Security in una cartella differente, specificare il percorso desiderato nel campo di

immissione o fare click su Sfoglia e scegliere la cartella nella finestra visualizzata.

Tenere presente le seguenti limitazioni:

L'applicazione non può essere installata in unità di rete o rimovibili oppure in unità virtuali (create attraverso il

comando SUBST).

È consigliabile evitare di installare l'applicazione in una cartella che contiene già file o altre cartelle, perché la

cartella risulterà inaccessibile per la modifica.

Il percorso della cartella di installazione non può avere una lunghezza superiore a 160 caratteri o contenere i

caratteri speciali /, ?, :, *, ", >, < o |

Per controllare lo spazio libero su disco per l'installazione dell'applicazione, fare click sul pulsante Utilizzo disco. Nella

finestra visualizzata sono riportate le informazioni sullo spazio su disco. Per chiudere la finestra, fare click su OK.

Per procedere con l'installazione, fare click su Avanti nella finestra della procedura guidata.

Page 19

I N S T A L L A Z I O N E E R I M O Z I O N E D E L L ' A P P L I C A Z I O N E

19

PASSAGGIO 8. PREPARAZIONE PER L'INSTALLAZIONE

Questo passaggio dell'Installazione guidata è disponibile solo se è stata selezionata l'installazione personalizzata

(vedere la sezione "Passaggio 3. Scelta del tipo di installazione" a pagina 17). Nel caso dell'installazione standard, il

passaggio viene saltato.

Poiché il computer potrebbe essere infetto da programmi dannosi che possono influire sull'installazione di Kaspersky

Internet Security, è necessario proteggere il processo di installazione.

Per impostazione predefinita, la protezione del processo di installazione è abilitata: la casella Proteggi il processo di

installazione nella finestra della procedura guidata è selezionata.

È consigliabile deselezionare questa casella se non è possibile installare l'applicazione, ad esempio durante l'esecuzione

dell'installazione remota tramite Desktop remoto di Windows. Il problema potrebbe essere causato dall'abilitazione della

protezione.

In questo caso, interrompere l'installazione, riavviarla, selezionare la casella Modifica impostazioni di installazione nel

passaggio Scelta del tipo di installazione (vedere la sezione "Passaggio 3. Scelta del tipo di installazione" a pagina 17) e,

durante il passaggio Preparazione dell'installazione, deselezionare la casella Proteggi il processo di installazione.

Per proseguire con la procedura guidata, fare click sul pulsante Installa.

Durante l'installazione dell'applicazione in un computer con sistema operativo Microsoft Windows XP, le connessioni di

rete attive vengono terminate. La maggior parte delle connessioni terminate viene ripristinata dopo un breve intervallo di

tempo.

PASSAGGIO 9. INSTALLAZIONE

L'installazione dell'applicazione può richiedere alcuni minuti. Attenderne il completamento.

Al termine dell'installazione, la procedura guidata passerà automaticamente al passaggio successivo.

Se si verifica un errore durante l'installazione causato da programmi dannosi che impediscono l'installazione di

applicazioni anti-virus nel computer, l'Installazione guidata offre la possibilità di scaricare Kaspersky Virus Removal Tool,

una speciale utilità per la neutralizzazione dell'infezione.

Se si sceglie di installare l'utilità, l'Installazione guidata la scarica dai server di Kaspersky Lab e ne avvia

automaticamente l'installazione. Se non è possibile eseguire automaticamente il download dell'utilità, viene offerta la

possibilità di scaricarla manualmente facendo click sul collegamento fornito.

Al termine dell'utilizzo, è necessario eliminarla e riavviare l'installazione di Kaspersky Internet Security.

PASSAGGIO 10. COMPLETAMENTO DELL'INSTALLAZIONE

Questa finestra della procedura guidata segnala il completamento dell'installazione dell'applicazione. Per eseguire

Kaspersky Internet Security, verificare che la casella Esegui Kaspersky Internet Security 2012 sia selezionata e fare

click sul pulsante Fine.