Page 1

Kaspersky Endpoint Security 8 for Smartphone

Manuel de mise en place

VERSION DE L'APPLICATION : 8.0

Page 2

2

Cher utilisateur,

Merci d'avoir choisi notre produit. Nous espérons que cette documentation vous sera utile

dans votre travail et vous apportera toutes les réponses sur notre produit logiciel.

Attention ! Ce document demeure la propriété de Kaspersky Lab ZAO (ci-après,

Kaspersky Lab) et il est protégé par les législations de la Fédération de Russie et les

accords internationaux sur les droits d'auteur. Toute copie ou diffusion illicite de ce

document, en tout ou en partie, est passible de poursuites civiles, administratives ou

judiciaires conformément aux lois de la France.

La copie sous n'importe quelle forme et la diffusion, y compris la traduction, de n'importe

quel document sont admises uniquement sur autorisation écrite de Kaspersky Lab.

Ce document et ses illustrations ne peuvent être utilisés qu'à des fins d'information à

usage non-commercial ou personnel.

Ce document peut être modifié sans préavis. Pour obtenir la dernière version de ce

document, reportez-vous au site de Kaspersky Lab à l'adresse

http://www.kaspersky.com/fr/docs.

Kaspersky Lab décline toute responsabilité en rapport au contenu, à la qualité, à la

pertinence ou à la précision de matériels, utilisés dans ce document, dont les droits sont la

propriété de tiers, ou aux dommages potentiels associés à l'utilisation de ce type de

documents.

Date d'édition : 08/02/12

© 2012 Kaspersky Lab ZAO. Tous droits réservés.

http://www.kaspersky.com/fr

http://support.kaspersky.fr/

Page 3

3

TABLE DES MATIERES

A PROPOS DE CE MANUEL ......................................................................................................................................... 6

Dans ce document .................................................................................................................................................... 6

Conventions .............................................................................................................................................................. 8

SOURCES D'INFORMATIONS COMPLÉMENTAIRES ................................................................................................. 9

Sources de données pour des consultations indépendantes ................................................................................... 9

Publier des messages sur le forum de Kaspersky Lab ........................................................................................... 11

Contacter l'Équipe de rédaction de la documentation pour les utilisateurs ............................................................. 11

KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE ................................................................................... 12

Nouveautés ............................................................................................................................................................ 14

Distribution .............................................................................................................................................................. 15

Configuration logicielle et matérielle ....................................................................................................................... 18

PRÉSENTATION DES MODULES DE KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE ..................... 19

Anti-Virus ................................................................................................................................................................ 19

Protection .......................................................................................................................................................... 20

Analyse à la demande ...................................................................................................................................... 21

Mises à jour ....................................................................................................................................................... 22

Antivol ..................................................................................................................................................................... 22

Verrouillage ....................................................................................................................................................... 23

Suppression ...................................................................................................................................................... 23

SIM-Surveillance ............................................................................................................................................... 24

Géolocalisation ................................................................................................................................................. 24

Contacts personnels ................................ ................................ ............................................................................... 24

Filtre des appels et des SMS .................................................................................................................................. 25

Pare-feu .................................................................................................................................................................. 26

Cryptage ................................................................................................................................................................. 26

ADMINISTRATION DES LICENCES ........................................................................................................................... 27

Présentation du contrat de licence ......................................................................................................................... 27

Présentation des licences de Kaspersky Endpoint Security 8 for Smartphone....................................................... 28

Présentation des fichiers de licence de Kaspersky Endpoint Security 8 for Smartphone ....................................... 29

Activation du logiciel ............................................................................................................................................... 30

DEPLOIEMENT DE L'APPLICATION VIA KASPERSKY SECURITY CENTER ................................ .......................... 31

Conception d'administration de l'application via Kaspersky Security Center .......................................................... 31

Schémas de déploiement via Kaspersky Security Center ...................................................................................... 32

Déploiement de l'application via le poste de travail ........................................................................................... 33

Procédure de déploiement de l'application par une diffusion des messages électroniques .............................. 34

Préparation au déploiement de l'application via Kaspersky Security Center .......................................................... 35

Installation du Serveur d'administration ............................................................................................................ 36

Mise à jour du module Serveur d'administration ............................................................................................... 37

Configuration des paramètres du Serveur d'administration .............................................................................. 37

Installation du plug-in de gestion de Kaspersky Endpoint Security 8 for Smartphone ...................................... 38

Placement de la distribution de l'application sur un serveur FTP / HTTP .......................................................... 39

Installation de l'application depuis un poste de travail ............................................................................................ 39

Création du paquet d'installation ....................................................................................................................... 40

Configuration des paramètres du paquet d'installation ..................................................................................... 42

Page 4

M A N U E L D E M I S E E N ΠU V R E

4

Création d'une tâche d'installation à distance ................................................................................................... 44

Transmission de la distribution de l'application vers l'appareil mobile via le poste de travail ............................ 51

Installation de l'application sur l'appareil mobile via le poste de travail ............................................................. 53

Installation de l'application par une diffusion des messages électroniques ............................................................ 53

Création du message avec la distribution de l'application ................................................................................. 53

Installation de l'application sur l'appareil mobile après la réception du message électronique ......................... 55

Installation de la licence via Kaspersky Security Center ......................................................................................... 55

Utilisation des stratégies ......................................................................................................................................... 56

Création d'une stratégie .................................................................................................................................... 57

Configuration des paramètres de la stratégie ................................................................................................... 67

Mise en œuvre de la stratégie ........................................................................................................................... 68

Déplacement des appareils dans le groupe Ordinateurs administrés ..................................................................... 68

Déplacement manuel de l'appareil dans le groupe ........................................................................................... 69

Configuration du déplacement automatique des appareils dans le groupe ....................................................... 70

Configuration des paramètres locaux de l'application............................................................................................. 72

Paramètres de l'application Kaspersky Endpoint Security 8 for Smartphone ......................................................... 74

Paramètres de la fonction Analyse à la demande ............................................................................................. 75

Paramètres de la fonction Protection ................................................................................................................ 77

Paramètres de la fonction Mise à jour ............................................................................................................... 78

Paramètres du module Antivol .......................................................................................................................... 81

Paramètres du module Pare-feu ....................................................................................................................... 87

Paramètres de synchronisation des appareils avec le Serveur d'administration ............................................... 89

Paramètres des modules Anti-Spam et Contacts personnels ........................................................................... 90

Paramètres du module Cryptage ...................................................................................................................... 92

Suppression de l'application ................................................................................................................................... 93

DEPLOIEMENT DE L'APPLICATION VIA MS SCMDM ............................................................................................... 94

Conception de la gestion de l'application via MDM................................................................................................. 95

Procédure du déploiement de l'application via MDM .............................................................................................. 97

Préparation au déploiement de l'application via MDM ............................................................................................ 98

Sur le modèle d'administration .......................................................................................................................... 98

Installation du modèle d'administration ............................................................................................................. 99

Configuration du modèle d'administration ....................................................................................................... 100

Activation du logiciel ....................................................................................................................................... 132

Installation et suppression de l'application pour les appareils mobiles ................................................................. 133

Création du paquet d'installation ..................................................................................................................... 134

Installation de l'application sur les appareils mobiles ...................................................................................... 146

Suppression de l'application des appareils mobiles ........................................................................................ 146

DEPLOIEMENT DE L'APPLICATION VIA SYBASE AFARIA .................................................................................... 147

Conception de la gestion de l'application via Sybase Afaria ................................................................................. 147

Procédure du déploiement de l'application via Sybase Afaria .............................................................................. 149

Préparation au déploiement de Kaspersky Endpoint Security 8 for Smartphone ................................................. 150

Installation de l'utilitaire de gestion de la stratégie ................................................................................................ 151

Création de la stratégie. Configuration des paramètres de Kaspersky Endpoint Security 8 for Smartphone ....... 151

Configuration des paramètres de la fonction Protection ................................................................................. 153

Configuration des paramètres de la fonction Analyse à la demande .............................................................. 155

Configuration des paramètres de la mise à jour des bases antivirus .............................................................. 157

Configuration des paramètres du module Antivol ........................................................................................... 159

Configuration des paramètres du module Pare-feu ........................................................................................ 167

Page 5

T A B L E D E S M A T I È R E S

5

Configuration des paramètres du module Cryptage ........................................................................................ 168

Configuration des paramètres du module Anti-Spam ..................................................................................... 170

Configuration des paramètres du module Contacts personnels...................................................................... 171

Configuration des paramètres de la licence .................................................................................................... 172

Ajout de la licence via Sybase Afaria .................................................................................................................... 173

Modification de la stratégie ................................................................................................................................... 173

Installation de l’application .................................................................................................................................... 174

Création du canal avec la stratégie de l'application pour les appareils fonctionnant sous les systèmes

d'exploitation Microsoft Windows Mobile et Symbian ...................................................................................... 176

Création du canal avec la distribution de l'application pour les appareils fonctionnant sous les systèmes

d'exploitation Microsoft Windows Mobile et Symbian ...................................................................................... 177

Fusion des canaux pour installer l'application sur les appareils fonctionnant sous les systèmes d'exploitation

Microsoft Windows Mobile et Symbian ........................................................................................................... 178

Création du canal pour les appareils fonctionnant sous BlackBerry ............................................................... 179

Installation de l'application sur les appareils mobiles ...................................................................................... 182

Suppression de l'application ................................................................................................................................. 182

CONTACTER LE SERVICE DU SUPPORT TECHNIQUE ........................................................................................ 183

GLOSSAIRE .............................................................................................................................................................. 185

KASPERSKY LAB ZAO ............................................................................................................................................. 190

INFORMATIONS SUR LE CODE TIERS ................................................................................................................... 192

Code de programmation diffusé ........................................................................................................................... 192

ADB ................................................................................................................................................................ 192

ADBWINAPI.DLL ............................................................................................................................................ 192

ADBWINUSBAPI.DLL ..................................................................................................................................... 192

Autres informations ............................................................................................................................................... 195

NOTIFICATIONS SUR LES MARQUES DE COMMERCE ........................................................................................ 196

INDEX ................................................................ ........................................................................................................ 197

Page 6

6

A PROPOS DE CE MANUEL

DANS CETTE SECTION

Dans ce document ............................................................................................................................................................ 6

Conventions ...................................................................................................................................................................... 7

Les experts de Kaspersky Lab vous remercient. Nous espérons que les informations

présentées dans ce manuel, vous seront utiles dans votre travail avec Kaspersky Endpoint

Security 8 for Smartphone.

Ce manuel est destiné aux administrateurs de réseaux d'entreprise. Il décrit les

procédures d'installation et de configuration de l'application sur les appareils mobiles

d'utilisateurs via les plates-formes suivantes :

Kaspersky Security Center.

Microsoft System Center Mobile Device Manager.

Sybase Afaria.

Les informations sur l'utilisation de Kaspersky Anti-Virus sur les appareils mobiles avec différents systèmes d'exploitation

sont présentées dans les Guides de l'utilisateur de Kaspersky Endpoint Security 8 for Smartphone pour chacun des

systèmes d'exploitation.

Si vous ne trouvez pas une réponse à votre question sur Kaspersky Endpoint Security 8

for Smartphone dans ce manuel, vous pouvez consulter d'autres sources d'information (cf.

la rubrique «Sources d'informations complémentaires» à la page 9).

DANS CE DOCUMENT

Ce document reprend les sections suivantes :

Sources d'information complémentaires (à la page 9). Cette section présente les

informations sur les possibilités d'obtenir les informations sur le logiciel (en dehors

des documents qui font partie du kit de distribution) ainsi que sur les modalités de

contacter Kaspersky Lab en cas d'urgence.

Administration des licences (à la page 27). Cette section présente des informations

détaillées sur les notions clé liées à la gestion des licences de Kaspersky Endpoint

Security 8 for Smartphone, ainsi que les informations sur l'installation et la

suppression de la licence de Kaspersky Endpoint Security 8 for Smartphone pour

les appareils mobiles d'utilisateurs.

Kaspersky Endpoint Security 8 for Smartphone (à la page 12). Cette section décrit

les fonctions clé de Kaspersky Endpoint Security 8 for Smartphone, les différences

Page 7

A P R O P O S D E C E M A N U E L

7

de Kaspersky Endpoint Security 8 for Smartphone par rapport à sa version

précédente et la configuration matérielle et logicielle des appareils mobiles et du

système de gestion administrative.

Présentation des modules de Kaspersky Endpoint Security 8 for Smartphone à la

page 19). Cette section décrit l'affectation de chacun des modules, son algorithme

de fonctionnement et les systèmes d'exploitation qui prennent en charge ce module

et les fonctions qu'il assure.

Déploiement de l'application via Security Center (à la page 31). Cette section décrit

la procédure de déploiement de Kaspersky Endpoint Security 8 for Smartphone via

Kaspersky Security Center.

Déploiement de l'application via MS SCMDM (à la page 94). Cette section décrit la

procédure de déploiement de Kaspersky Endpoint Security 8 for Smartphone via

Mobile Device Manager.

Déploiement de l'application via Sybase Afaria (à la page 147). Cette section décrit

la procédure de déploiement de Kaspersky Endpoint Security 8 for Smartphone via

Sybase Afaria.

Contacter le service du Support Technique. La section décrit les règles des appels

au service du Support Technique.

Glossaire. La section reprend les termes utilisés dans ce manuel.

«Kaspersky Lab ZAO» (à la page 190). Cette section fournit des informations sur

Kaspersky Lab ZAO.

Informations sur l'utilisation du code tiers. La section reprend les informations

relatives au code tiers utilisé dans l'application.

Index. Cette section vous aidera à trouver rapidement les informations nécessaires

dans le document.

Page 8

M A N U E L D E M I S E E N ΠU V RE

8

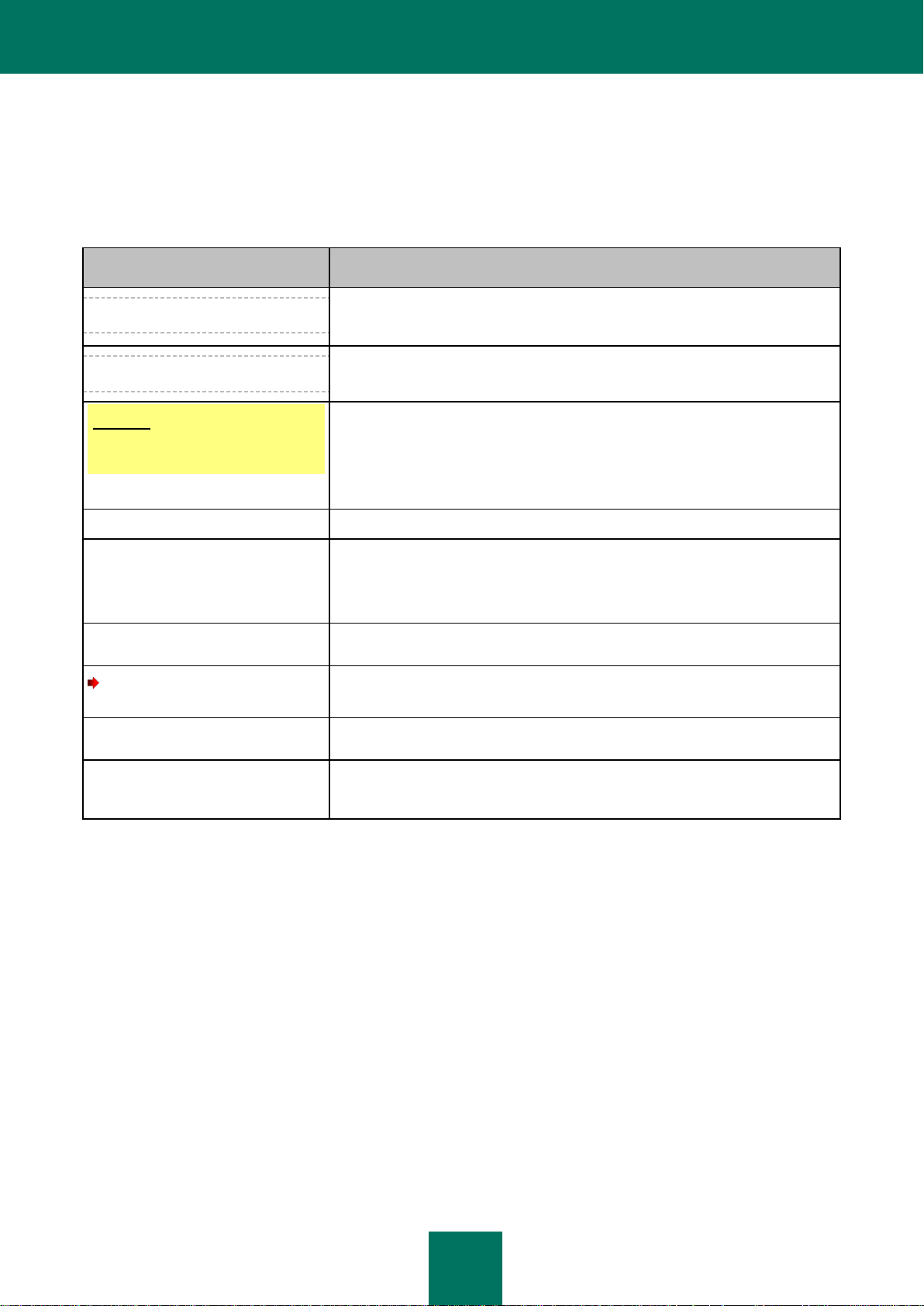

CONVENTIONS

EXEMPLE DE TEXTE

DESCRIPTION DE LA CONVENTI ON

N'oubliez pas que ...

Les avertissements apparaissent en rouge et sont encadrés. Les avertissements

contiennent des informations importantes, par exemple, les informations liées

aux actions critiques pour la sécurité de l'ordinateur.

Il est conseillé d'utiliser...

Les remarques sont encadrées. Les remarques fournissent des conseils et des

informations d'assistance.

Exemple :

...

Les exemples sont présentés sur un fond jaune sous le titre «Exemple».

La mise à jour, c'est ...

Les nouveaux termes sont en italique.

ALT+F4

Les noms des touches du clavier sont en caractères mi-gras et en lettres

majuscules.

Deux noms de touche unis par le caractère «+» représentent une combinaison

de touches.

Activer

Les noms des éléments de l'interface sont en caractères mi-gras : les champs de

saisie, les commandes du menu, les boutons.

Pour planifier une tâche,

procédez comme suit :

Les instructions sont indiquées à l'aide d'une flèche.

Les phrases d'introduction sont en italique.

help

Les textes dans la ligne de commande ou les textes des messages affichés sur

l'écran par l'application sont en caractères spéciaux.

<adresse IP de votre ordinateur>

Les variables sont écrites entre chevrons. La valeur correspondant à la variable

remplace cette variable à chaque fois. Par ailleurs, les parenthèses angulaires

sont omises.

Les conventions décrites dans le tableau ci-dessous sont utilisées dans le manuel.

Таблица 1. Conventions

Page 9

9

SOURCES D'INFORMATIONS

DANS CETTE SECTION

Sources de données pour des consultations indépendantes ............................................................................................ 9

Publier des messages sur le forum de Kaspersky Lab ................................................................................................... 11

Contacter l'Équipe de rédaction de la documentation pour les utilisateurs ..................................................................... 11

COMPLÉMENTAIRES

Pour toute question sur le choix, l'achat, l'installation ou l'utilisation de Kaspersky Endpoint

Security 8 for Smartphone, vous pouvez rapidement trouver des réponses en utilisant

plusieurs sources d'information. Vous pouvez sélectionner celle qui vous convient le mieux

en fonction de l'importance et de l'urgence du problème.

SOURCES DE DONNEES POUR DES CONSULTATIONS

INDEPENDANTES

Vous disposez des informations suivantes sur le programme :

la page de l'application sur le site de Kaspersky Lab ;

page du logiciel, sur le site du serveur du Support technique (Base de

connaissances) ;

système d'aide en ligne ;

documentation.

Page sur le site Web de Kaspersky Lab

http://www.kaspersky.com/fr/endpoint-security-smartphone

Utilisez cette page pour obtenir des informations générales sur Kaspersky Endpoint

Security 8 for Smartphone, ses possibilités et ses caractéristiques de fonctionnement.

Vous pouvez acheter Kaspersky Endpoint Security 8 for Smartphone ou renouveler la

licence d'utilisation dans notre boutique en ligne.

Page de l'application sur le serveur du Support technique (Base de connaissances)

http://support.kaspersky.fr/kes8m

Cette page contient des articles publiés par les experts du Support Technique.

Page 10

M A N U E L D E M I S E E N ΠU V RE

10

Ils contiennent des informations utiles, des recommandations et des réponses aux

questions fréquemment posées sur l'acquisition, l'installation et l'utilisation de

Kaspersky Endpoint Security 8 for Smartphone. Ces articles sont regroupés par sujet,

par exemple «Utilisation des fichiers de licence», «Mise à jour des bases» ou

«Elimination des échecs». Les articles répondent non seulement à des questions sur

Kaspersky Endpoint Security 8 for Smartphone, mais aussi sur d'autres produits

Kaspersky Lab ; ils peuvent contenir des informations générales récentes du Support

Technique.

Système d'aide en ligne

Le système d'aide en ligne de Kaspersky Endpoint Security 8 for Smartphone

comprend l'aide contextuelle pour le plug-in de gestion de l'application via Kaspersky

Security Center et des aides contextuelles pour les appareils mobiles d'utilisateurs

fonctionnant sous les systèmes d'exploitation suivants :

Microsoft Windows Mobile.

Symbian.

BlackBerry.

Android.

L'aide contextuelle contient les informations sur les fenêtres / les onglets spécifiques

de l'application.

Documentation

La documentation de Kaspersky Endpoint Security 8 for Smartphone contient la

majeure partie d'informations nécessaires pour assurer son fonctionnement. Il s'agit

des documents suivants:

Guide de l'utilisateur. Les guides de l'utilisateur pour l'application installée sur

appareils mobiles fonctionnant sous Windows Mobile, Symbian BlackBerry et

Android. Chaque guide de l'utilisateur contient les informations qui aident

l'utilisateur à installer, à configurer et à activer l'application sur l'appareil mobile.

Manuel de mise en œuvre. Le manuel de mise en œuvre permet à l'administrateur

d'installer et de configurer l'application sur les appareils mobiles d'utilisateurs via les

plates-formes suivantes :

Kaspersky Security Center.

Microsoft System Center Mobile Device Manager.

Sybase Afaria.

Page 11

S O U R C E S D ' I N F O R M A T I O N S C O M P L É M E N T A I R E S

11

PUBLIER DES MESSAGES SUR LE FORUM DE KASPERSKY LAB

Si votre question n'est pas urgente, vous pouvez en discuter avec les experts de

Kaspersky Lab et d'autres utilisateurs sur notre forum à l'adresse

http://forum.kaspersky.com/index.php?showforum=107.

Le forum permet de lire les conversations existantes, d'ajouter des commentaires, de

créer de nouvelles rubriques et il dispose d'une fonction de recherche.

CONTACTER L'ÉQUIPE DE REDACTION DE LA

DOCUMENTATION POUR LES UTILISATEURS

Si vous avez des questions concernant la documentation, vous y avez trouvé une erreur,

ou vous voulez laisser un commentaire sur nos documents, vous pouvez contacter les

spécialistes du Groupe de rédaction de la documentation pour les utilisateurs. Pour

contacter l'Équipe de rédaction de la documentation, envoyez un message à

docfeedback@kaspersky.com. Dans le champ d'objet mettez «Kaspersky Help Feedback :

Kaspersky Endpoint Security 8».

Page 12

12

KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE

Kaspersky Endpoint Security 8 for Smartphone protège les appareils mobiles fonctionnant

sous Symbian, Microsoft Windows Mobile, BlackBerry et Android contre les menaces

connues et nouvelles ainsi que contre les appels et les SMS indésirables. L'application

contrôle les SMS envoyés et l'activité de réseau et protège les données confidentielles

contre l'accès non autorisé. Chaque type de menace est traité par un module distinct de

l'application. Cela permet de configurer en souplesse les paramètres de l'application en

fonction des besoins d'un utilisateur particulier.

Kaspersky Endpoint Security 8 for Smartphone prend en charge les systèmes

d'administration distante Kaspersky Security Center, MS SCMDM et Sybase Afaria. Ces

systèmes permettent à l'administrateur d'effectuer à distance ce qui suit :

installer l'application sur les appareils mobiles ;

supprimer l'application des appareils par MS SCMDM ;

configurer les paramètres de fonctionnement de l'application pour plusieurs

appareils en même temps ou pour chacun des appareils ;

produire des rapports sur le fonctionnement des modules de l'application installée

sur les appareils mobiles via Kaspersky Security Center.

Kaspersky Endpoint Security 8 for Smartphone reprend les modules de protection

suivants :

Protection. Protège le système de fichiers de l'appareil mobile contre l'infection. Le

module Protection est lancée au démarrage du système d'exploitation, est chargée

en permanence dans la mémoire vive de l'appareil et analyse tous les fichiers

ouverts, enregistrés et exécutés, y compris sur la carte mémoire. De plus, la

Protection recherche la présence éventuelle de virus connus dans tous les fichiers

entrants. Il sera possible d'utiliser le fichier uniquement si l'objet est simple ou s'il a

pu être réparé.

Analyse de l'appareil. Aide à identifier et à neutraliser les objets malveillants sur

l'appareil mobile. Il faut réaliser l'analyse de l'appareil à intervalles réguliers afin

d'éviter la propagation d'objets malveillants qui n'auraient pas été découverts par la

Protection.

Filtre des appels et des SMS. Analyse tous les SMS et appels entrants à la

recherche de spam. Le module peut bloquer tous les SMS et appels qu'il considère

comme indésirables. Le filtrage des messages et des appels se fait à l'aide des

listes noire et blanche de numéro. Tous les SMS et les appels en provenance des

numéros de la liste noire sont bloqués. Les SMS et les appels en provenance des

numéros de la liste blanche sont toujours acceptés par l'appareil mobile. Le module

permet également de configurer la réponse de l'application aux SMS en

Page 13

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

13

provenance de numéros sans chiffres, ainsi qu'aux appels et aux SMS en

provenance des numéros qui ne figurent pas dans les Contacts.

Antivol. Protège les données de l'appareil contre l'accès non autorisé en cas de

perte ou de vol. Le module permet de verrouiller l'appareil à distance en cas de

perte ou de vol, de supprimer les données confidentielles et de contrôler le

remplacement de la carte SIM. Il permet également de définir les coordonnées

géographiques de l'appareil (si celui-ci est doté d'un récepteur GPS).

Contacts personnels. Dissimule les informations confidentielles de l'utilisateur

pendant que l'appareil est utilisé par d'autres personnes. Le module permet

d'afficher ou de masquer toutes les informations liées aux numéros désignés, par

exemple les données de la liste de contacts, les échanges de SMS et les entrées

du journal des appels. Le module permet également de dissimuler la réception des

appels et de SMS entrants en provenance de numéros sélectionnés.

Pare-feu. Contrôle les connexions de réseau de votre appareil mobile. Le module

permet de définir les connexions autorisées ou interdites.

Cryptage. Protège les informations que la consultation par des tiers, même s'ils ont

accès à l'appareil. Le module peut crypter un nombre indéfini de dossiers non

système enregistrés dans la mémoire de l'appareil ou sur les cartes mémoire. Les

données du dossier sont accessibles uniquement après la saisie d'un code secret.

De plus, l'application propose les fonctions de service suivantes. Elles permettent de

maintenir l'actualité de l'application, d'élargir les possibilités de celle-ci et de venir en aide

à l'utilisateur durant l'utilisation.

Mise à jour des bases du programme. Cette fonction permet de maintenir les bases

antivirus de Kaspersky Endpoint Security 8 for Smartphone à jour. L'utilisateur de

l'appareil peut lancer la mise à jour à la main ou programmer la mise à jour avec

une fréquence définie dans les paramètres de l'application.

État de la protection. Les états des modules de l'application sont affichés. En

fonction des informations reçues, l'utilisateur peut évaluer l'état actuel de protection

de son appareil.

Journal des événements. Les informations sur le fonctionnement de chacun des

modules (par exemple, opération effectuée, détails sur un objet bloqué, rapport

d'analyse, mise à jour) sont consignées dans un journal d'événements spécifique.

Licence. Lors de l'achat de Kaspersky Endpoint Security 8 for Smartphone votre

société passe avec Kaspersky Lab un contrat de licence qui donne le droit aux

employés de la société d'utiliser l'application, de recevoir les mises à jour des bases

de l'application et de contacter le service d'assistance technique durant une période

déterminée. La durée d'utilisation ainsi que toute autre information requise pour le

fonctionnement complet de l'application figurent dans la licence.

Kaspersky Endpoint Security 8 for Smartphone ne réalise pas de copies de sauvegarde des données en vue d'une

restauration ultérieure.

Page 14

M A N U E L D E M I S E E N ΠU V RE

14

DANS CETTE SECTION

Nouveautés ..................................................................................................................................................................... 14

Distribution ...................................................................................................................................................................... 15

Configuration logicielle et matérielle ................................................................................................................................ 18

NOUVEAUTÉS

Les différences entre Kaspersky Endpoint Security 8 for Smartphone et la version

précédente de l'application sont les suivantes :

Prise en charge de nouvelles plates-formes : Sybase Afaria et Microsoft System

Center Mobile Device Manager (MS SCMDM).

Installation de l'application sur les appareils par une diffusion des messages

électroniques.

L'accès au programme est régi par un mot de passe.

La liste des fichiers exécutables analysés par l'application en cas de limitation des

types de fichiers analysés par les modules Protection et Analyser est enrichie.

L'application analyse uniquement les fichiers exécutables des applications aux

formats suivants : EXE, DLL, MDL, APP, RDL, PRT, PXT, LDD, PDD, CLASS. Si la

fonction de l'analyse des archives est activée, l'application décompresse et analyse

les archives des formats suivants : ZIP, JAR, JAD, SIS, SISX, RAR и CAB.

Pour les contacts confidentiels, le module Contacts personnels permet de masquer

les informations suivantes : entrées dans les Contacts, correspondance SMS,

journal des appels, SMS reçus et appels entrants. Les informations confidentielles

sont accessibles si la fonction de dissimulation est désactivée.

Le module Cryptage permet de crypter les dossiers enregistrés dans la mémoire de

l'appareil ou sur une carte mémoire. Le module stocke les informations

confidentielles en mode crypté et ne permet d'accéder aux informations chiffrées

qu'après avoir saisi le code secret de l'application.

La version actualisée de l'Antivol propose la fonction de Géolocalisation qui permet

de recevoir les coordonnées géographiques de l'appareil au numéro de téléphone

ou à l'adresse de la messagerie électronique définie en cas de perte ou de vol. De

plus, Antivol propose une version actualisée de la fonction de Suppression qui

permet de supprimer à distance non seulement les données personnelles de

l'utilisateur, stockées dans la mémoire de l'appareil ou sur la carte mémoire, mais

aussi les fichiers de la liste des dossiers à supprimer que vous avez créée.

Pour réduire le trafic, l'application propose une nouvelle fonctionnalité qui permet de

désactiver automatiquement la mise à jour des bases de l'application en itinérance.

Page 15

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

15

L'application propose également une nouvelle fonction de service Affichage des

astuces : Kaspersky Endpoint Security 8 for Smartphone affiche une brève

description du module avant la configuration de ses paramètres.

La prise en charge des appareils fonctionnant sous le système d'exploitation

Android a été ajoutée.

DISTRIBUTION

Vous pouvez acheter Kaspersky Endpoint Security 8 for Smartphone chez les revendeurs

ou dans une des boutiques en ligne (par exemple, http://www.kaspersky.fr, rubrique

Boutique en ligne). De plus, Kaspersky Endpoint Security 8 for Smartphone fait partie de

la distribution de tous les produits de la gamme Kaspersky Open Space Security.

Lors de l'achat de Kaspersky Endpoint Security 8 for Smartphone dans un magasin en

ligne vous passez une commande et recevez après le règlement une lettre d'information à

votre adresse électronique avec le fichier de licence pour activer l'application et le lien

pour télécharger la distribution de l'application. Pour en savoir plus sur les modalités

d'achat et le kit de distribution, contactez notre Département commercial en envoyant un

email à info@kaspersky.fr.

Si votre organisation utilise Kaspersky Security Center pour déployer Kaspersky Endpoint

Security 8 for Smartphone, la distribution de l'application se compose de klcfginst.exe

(fichier d'installation du plug-in de gestion de Kaspersky Endpoint Security 8 for

Smartphone via Kaspersky Security Center) et de l'archive auto-décompactable

KES8_forAdminKit_ruexe qui contient les fichiers suivants nécessaires à l'installation de

l'application sur les appareils mobiles :

endpoint_8_0_x_xx_fr.cab : fichier d'installation de l'application pour le système

d'exploitation Microsoft Windows Mobile ;

endpoint8_mobile_8_x_xx_eu4_signed.sis : fichier d'installation de l'application

pour le système d'exploitation Symbian ;

Endpoint8_Mobile_8_x_xx_fr_release.zip : fichier d'installation de l'application pour

le système d'exploitation BlackBerry ;

Endpoint8_8_x_xx_release.apk : fichier d'installation de l'application pour le

système d'exploitation Android ;

AdbWinUsbApi.dll, AdbWinApi.dll, adb.exe : ensemble de fichiers nécessaires à

l'installation de l'application sur les appareils fonctionnant avec le système

d'exploitation Android ;

installer.ini : fichier de configuration avec des paramètres de connexion au Serveur

d'administration ;

kmlisten.ini : fichier de configuration avec des paramètres de l'utilitaire de

transmission du paquet d'installation ;

Page 16

M A N U E L D E M I S E E N ΠU V RE

16

kmlisten.kpd : fichier avec la description de l'application ;

kmlisten.exe : utilitaire de transmission du paquet d'installation sur l'appareil mobile

depuis le poste de travail ;

la documentation :

le Guide de mise en œuvre de Kaspersky Endpoint Security 8 for Smartphone.

le Guide de l'utilisateur de Kaspersky Endpoint Security 8 for Smartphone pour

Microsoft Windows Mobile ;

le Guide de l'utilisateur de Kaspersky Endpoint Security 8 for Smartphone pour

Symbian OS ;

le Guide de l'utilisateur de Kaspersky Endpoint Security 8 for Smartphone pour

BlackBerry OS ;

le Guide de l'utilisateur de Kaspersky Endpoint Security 8 for Smartphone pour

Android OS ;

L'aide contextuelle du plug-in de gestion de Kaspersky Endpoint Security 8 for

Smartphone ;

l'aide contextuelle de l'application pour Microsoft Windows Mobile ;

l'aide contextuelle de l'application pour Symbian OS ;

l'aide contextuelle de l'application pour BlackBerry OS ;

l'aide contextuelle de l'application pour Android OS.

Si votre société utilise Mobile Device Manager pour le déploiement de Kaspersky Endpoint

Security 8 for Smartphone, la distribution de l'application contient une archive autoextractible KES8_forMicrosoftMDM_fr.exe avec des fichiers suivants qui assurent

l'installation de l'application sur les appareils mobiles :

endpoint_MDM_Afaria_8_0_x_xx_fr.cab : fichier d'installation de l'application pour

le système d'exploitation Microsoft Windows Mobile ;

endpoint8_fr.adm : fichier du modèle d'administration avec les paramètres des

stratégies pour les gérer ;

endpoint8_ca.cer : fichier de certification du centre de certification ;

endpoint8_cert.cer : fichier de certification qui sert de signature pour le fichier

d'installation de l'application ;

kes2mdm.exe : utilitaire pour convertir le fichier de licence de l'application ;

kl.pbv, licensing.dll, oper.pbv : ensemble de fichiers qui assurent le fonctionnement

de l'utilitaire kes2mdm.exe.

Page 17

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

17

la documentation :

le Guide de mise en œuvre de Kaspersky Endpoint Security 8 for Smartphone.

le Guide de l'utilisateur de Kaspersky Endpoint Security 8 for Smartphone pour

Microsoft Windows Mobile ;

l'aide contextuelle de l'application pour Microsoft Windows Mobile.

Si votre société utilise Sybase Afaria pour le déploiement de Kaspersky Endpoint Security

8 for Smartphone, la distribution de l'application contient une archive auto-extractible

KES8_forSybaseAfaria_fr.exe avec des fichiers suivants qui assurent l'installation de

l'application sur les appareils mobiles :

endpoint_MDM_Afaria_8_0_x_xx_fr.cab : fichier d'installation de l'application pour

le système d'exploitation Microsoft Windows Mobile ;

endpoint8_mobile_8_x_xx_eu4.sisx : fichier d'installation de l'application pour le

système d'exploitation Symbian ;

Endpoint8_Mobile_Installer.cod : fichier d'installation de l'application pour le

système d'exploitation BlackBerry ;

KES2Afaria.exe : utilitaire de gestion de la stratégie pour l'application Kaspersky

Endpoint Security 8 for Smartphone ;

kl.pbv, licensing.dll, oper.pbv : ensemble des fichiers qui font partie de l'utilitaire

KES2Afaria.exe et assurent son fonctionnement ;

la documentation :

le Guide de mise en œuvre de Kaspersky Endpoint Security 8 for Smartphone.

le Guide de l'utilisateur de Kaspersky Endpoint Security 8 for Smartphone pour

Microsoft Windows Mobile ;

le Guide de l'utilisateur de Kaspersky Endpoint Security 8 for Smartphone pour

Symbian OS ;

le Guide de l'utilisateur de Kaspersky Endpoint Security 8 for Smartphone pour

BlackBerry OS ;

l'aide contextuelle de l'application pour Microsoft Windows Mobile ;

l'aide contextuelle de l'application pour Symbian OS ;

l'aide contextuelle de l'application pour BlackBerry OS.

Page 18

M A N U E L D E M I S E E N ΠU V RE

18

CONFIGURATION LOGICIELLE ET MATERIELLE

Pour assurer un bon fonctionnement de Kaspersky Endpoint Security 8 for Smartphone,

les appareils mobiles d'utilisateurs doivent satisfaire aux spécifications suivantes.

Configuration matérielle :

Symbian OS 9.1, 9.2, 9.3, 9.4 Series 60 UI, Symbian^3 (uniquement pour les

appareils mobiles Nokia), Symbian Belle.

Windows Mobile 5,0, 6,0, 6,1, 6,5.

BlackBerry 4.5, 4.6, 4.7, 5.0, 6.0.

Android 1,6, 2,0, 2,1, 2,2, 2,3, 3.x, 4,0.

Pour assurer le déploiement de Kaspersky Endpoint Security 8 for Smartphone dans le

réseau, le système d'administration distante doit satisfaire aux spécifications suivantes :

Configuration logicielle :

Kaspersky Security Center 9.0.

Mobile Device Manager Software Distribution Microsoft Corporation Version :

1.0.4050.0000 (SP).

System Center Mobile Device Manager Microsoft Corporation Version :

1.0.4050.0000.

Sybase Afaria 6.50.4607.0.

Page 19

19

PRÉSENTATION DES MODULES DE

DANS CETTE SECTION

Anti-Virus ......................................................................................................................................................................... 19

Antivol ............................................................................................................................................................................. 22

Contacts personnels ....................................................................................................................................................... 24

Filtre des appels et des SMS .......................................................................................................................................... 25

Pare-feu .......................................................................................................................................................................... 26

Cryptage .......................................................................................................................................................................... 26

KASPERSKY ENDPOINT SECURITY 8 FOR

SMARTPHONE

Kaspersky Endpoint Security 8 for Smartphone comprend les modules suivants :

Anti-Virus (à la page 19).

Antivol (à la page 22).

Contacts personnels (à la page 24).

Filtre des appels et des SMS (à la page 25).

Pare-feu (à la page 26).

Cryptage (à la page 26).

Cette section décrit l'affectation de chacun des modules, son algorithme de

fonctionnement et les systèmes d'exploitation qui prennent en charge ce module et les

fonctions qu'il assure.

ANTI-VIRUS

Le module Anti-Virus assure une protection des appareils mobiles contre les virus. Il

propose les fonctions suivantes : Protection (à la page 20), Analyse à la demande (à la

page 21), Mise à jour (à la page 22).

Page 20

M A N U E L D E M I S E E N ΠU V RE

20

DANS CETTE SECTION

Protection ........................................................................................................................................................................ 20

Analyse à la demande ..................................................................................................................................................... 21

Mises à jour ..................................................................................................................................................................... 22

PROTECTION

La Protection analyse tous les processus à exécuter dans le système de fichiers, surveille

les événements sur l'appareil, vérifie tous les fichiers nouveaux, ouverts, modifiés (y

compris ceux stockés sur la carte mémoire) et recherche dans les applications installées

les éventuelles traces de code malveillant juste avant que l'utilisateur s'adresse à eux.

La Protection utilise l'algorithme de fonctionnement suivant :

1. La Protection est lancée au démarrage du système d'exploitation.

2. La Protection analyse les fichiers du type sélectionné lorsque l'utilisateur essaie de

les accéder. La Protection est effectuée à l'aide des bases antivirus de l'application.

3. Après l'analyse, la Protection effectue une action qui dépend du système

d'exploitation.

Pour les systèmes d'exploitation Symbian, Microsoft Windows Mobile, la Protection

peut se comporter de la manière suivante :

quand du code malveillant est découvert dans le fichier, la Protection le bloque,

si aucun code malveillant n'est découvert, le fichier est immédiatement restitué.

Pour le système d'exploitation Android, la Protection peut se comporter des façons

suivantes :

quand du code malveillant est découvert dans le fichier, la protection agit

si aucun code malveillant n'est découvert, le fichier est immédiatement restitué.

4. La Protection enregistre le rapport des événements et des actions de l'utilisateur

dans le journal des événements (pour les systèmes d'exploitation Symbian,

Microsoft Windows Mobile).

Il n'y a pas de rapports sur les événements et les actions de l'utilisateur dans

Kaspersky Endpoint Security 8 for Smartphone pour le système d'exploitation

Android.

La Protection n'est pas prise en charge par le système d'exploitation BlackBerry.

agit conformément aux paramètres définis, notifie l'utilisateur sur la détection

d'un objet malveillant et consigne l'information dans le journal d'événements ;

conformément aux paramètres définis ;

Page 21

P R É S E N T A T I O N D E S M O D U L E S D E K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R

21

ANALYSE A LA DEMANDE

L'analyse à la demande assure la recherche d'objets malveillants dans le système de

fichiers des appareils mobiles. Kaspersky Endpoint Security 8 for Smartphone permet de

réaliser une analyse complète du système de fichiers ou une analyse partielle de

l'appareil. Autrement dit, il peut analyser uniquement le contenu de la mémoire intégrée de

l'appareil ou un dossier spécifique (y compris les dossiers stockés sur la carte mémoire).

L'analyse complète peut être lancée à la main automatiquement selon un horaire défini.

L'analyse partielle ne peut être lancée qu'en mode manuel par l'utilisateur directement

depuis l'application installée sur l'appareil mobile.

L'analyse de l'appareil s'opère selon l'algorithme suivant :

1. Kaspersky Endpoint Security 8 for Smartphone analyse les fichiers du type

sélectionné définis dans les paramètres de vérification.

2. Pendant la vérification, Kaspersky Endpoint Security 8 for Smartphone analyse le

fichier pour détecter des objets malveillants éventuels. Les objets malveillants sont

détectés en les comparants aux bases antivirus utilisées par le logiciel.

3. Après l'analyse, l'application effectue une action qui dépend du système

d'exploitation.

Pour les systèmes d'exploitation Symbian et Microsoft Windows Mobile, Kaspersky

Endpoint Security 8 for Smartphone peut se comporter des manières suivantes :

Lorsqu'un code malveillant est découvert dans un fichier, Kaspersky Endpoint

Security 8 for Smartphone bloque le fichier, exécute l'action sélectionnée

conformément aux paramètres définis et notifie l'utilisateur.

Pour le système d'exploitation Android, si après l'analyse du fichier, l'application

découvre un code malveillant, elle effectue l'action sélectionnée en fonction des

paramètres définis.

Si aucun code malveillant n'est découvert, le fichier peut être directement

manipulé.

4. Les informations relatives à la progression de l'analyse sont consignées dans le

journal des événements (pour les systèmes d'exploitation Symbian et Microsoft

Windows Mobile).

Il n'y a pas de rapports d'analyse dans Kaspersky Endpoint Security 8 for

Smartphone pour le système d'exploitation Android.

Analyse à la demande n'est pas prise en charge par le système d'exploitation BlackBerry.

Les paramètres définis par l'administrateur via le système d'administration distante sont

utilisés pour l'analyse complète ou partielle de l'appareil.

Page 22

M A N U E L D E M I S E E N ΠU V RE

22

De plus, l'administrateur peut configurer le lancement automatique de l'analyse complète

programmée de l'appareil. Le lancement de l'analyse partielle via le système

d'administration distante n'est pas prévu.

MISES A JOUR

La Protection et l'Analyse à la demande fonctionnent avec les bases antivirus qui

contiennent une description de toutes les applications malveillantes connues à ce jour et

des moyens de les neutraliser, ainsi que des descriptions d'autres objets indésirables. Il

est extrêmement important d'assurer la mise à jour des bases antivirus. La mise à jour

peut être lancée à la main ou automatiquement selon un horaire défini. Pour assurer la

fiabilité du système de protection anti-virus, il faut mettre les bases antivirus à jour

régulièrement.

La mise à jour des bases antivirus de l'application s'opère selon l'algorithme suivant :

1. L'application établit la connexion à Internet ou utilise la connexion existante.

2. Les bases antivirus de l'application installées sur votre appareil sont comparées aux

bases disponibles sur un serveur de mise à jour défini.

3. Kaspersky Endpoint Security 8 for Smartphone exécute une des opérations

suivantes :

Si les bases de l'application installées sur l'appareil sont à jour, la mise à jour

sera annulée. L'application notifie l'utilisateur sur l'état de la mise à jour des

bases antivirus.

Si les bases installées sont différentes, un nouveau paquet de mises à jour sera

téléchargé et installé sur l'appareil.

Une fois la mise à jour terminée, la connexion est automatiquement coupée. Si

la connexion était déjà établie avant la mise à jour, elle reste alors disponible

pour d'autres opérations.

4. Les informations sur la mise à jour sont consignées dans le journal d'évènement.

La mise à jour n'est pas prise en charge par le système d'exploitation BlackBerry.

ANTIVOL

Antivol protège les informations stockées sur l'appareil mobile contre l'accès non autorisé.

Antivol dispose des fonctions suivantes :

Verrouillage (à la page 23).

Suppression (à la page 23).

SIM-Surveillance (à la page 24).

Page 23

P R É S E N T A T I O N D E S M O D U L E S D E K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R

23

DANS CETTE SECTION

Verrouillage ..................................................................................................................................................................... 23

Suppression .................................................................................................................................................................... 23

SIM-Surveillance ............................................................................................................................................................. 24

Géolocalisation ................................................................................................................................................................ 24

Géolocalisation (à la page 24).

Kaspersky Endpoint Security 8 for Smartphone permet à l'utilisateur de lancer à distance

les fonctions Antivol via l'envoi d'une instruction SMS depuis un autre appareil mobile.

L'instruction SMS est envoyée sous forme d'un SMS crypté qui contient le code secret de

l'application, installée sur l'autre appareil l'appareil destinataire de l'instruction. La

réception de l'instruction passera inaperçue sur l'appareil destinataire de l'instruction SMS.

Le coût du SMS envoyé est celui de l'opérateur de téléphonie mobile de l'autre appareil

mobile.

Antivol est pris en charge par tous les systèmes d'exploitation.

VERROUILLAGE

La fonction Verrouillage permet de verrouiller l'appareil à distance et de définir le texte qui

apparaîtra à l'écran de l'appareil bloqué.

SUPPRESSION

La fonction Suppression permet de supprimer à distance les données personnelles de

l'utilisateur stockées sur l'appareil (entrées des Contacts, SMS, galerie, calendrier,

journaux, paramètres de connexion à Internet), ainsi que les informations sur les cartes

mémoire et dans les dossiers à supprimer sélectionnés par l'administrateur et l'utilisateur.

L'utilisateur ne pourra pas restaurer ces données !

L'administrateur peut définir les dossiers à supprimer dans la stratégie. L'administrateur

peut sélectionner les dossiers stockés sur la carte mémoire et enregistrés dans la

mémoire de l'appareil. Pour les appareils fonctionnant sous Android, l'administrateur peut

supprimer les dossiers à supprimer qui sont stockés sur la carte mémoire. Il est impossible

de sélectionner des dossiers à supprimer qui sont stockés dans la mémoire de l'appareil.

L'utilisateur ne peut pas annuler la suppression des dossiers définis par l'administrateur. Il

peut cependant spécifier les dossiers à supprimer sur son appareil mobile via l'interface

locale de l'application (voir le Guide de l'utilisateur pour le système d'exploitation

correspondant). Si l'administrateur n'a pas défini les dossiers à supprimer, l'application ne

supprimera que les dossiers spécifiés par l'utilisateur.

Page 24

M A N U E L D E M I S E E N ΠU V RE

24

SIM-SURVEILLANCE

La fonction SIM-Surveillance permet de garder le numéro de téléphone en cas de

remplacement de la carte SIM et de verrouiller l'appareil en cas de remplacement de la

carte SIM ou de mise sous tension de l'appareil sans cette carte. Le message avec le

nouveau numéro de téléphone est envoyé vers le numéro de téléphone et / ou l'adresse

de la messagerie électronique que vous avez spécifiés. De plus, SIM-Surveillance permet

de verrouiller l'appareil en cas de remplacement de la carte SIM ou si l'appareil est allumé

sans carte.

GEOLOCALISATION

La fonction Géolocalisation permet de déterminer les coordonnées de l'appareil. Le

message avec les coordonnées géographiques de l'appareil est envoyé au numéro de

téléphone qui a émis l'instruction SMS spéciale, ainsi qu'à l'adresse de la messagerie

électronique.

En fonction du système d'exploitation, l'algorithme de Géolocalisation est le suivant :

Pour les systèmes d'exploitation Symbian, Microsoft Windows Mobile et BlackBerry,

cette fonction est disponible uniquement avec les appareils équipés d'un récepteur

GPS intégré. Le récepteur GPS est activé automatiquement après la réception de

l'instruction SMS spéciale. Si l'appareil se trouve dans une zone couverte par

satellite, la fonction Géolocalisation reçoit et envoie les coordonnées de l'appareil.

Au cas où les satellites ne seraient pas disponibles au moment de la requête, des

tentatives pour les trouver sont lancées par la Géolocalisation à intervalles

réguliers.

Pour le système d'exploitation Android, si l'appareil est équipé d'un récepteur GPS

intégré, il s'active automatiquement une fois que l'appareil reçoit l'instruction

spéciale par SMS. Si la fonction Géolocalisation ne peut pas obtenir les

coordonnées de l'appareil à l'aide du GPS, elle détermine les coordonnées

approximatives de l'appareil à partir des stations de base.

CONTACTS PERSONNELS

Les Contacts personnels dissimulent les informations confidentielles sur la base de la

Liste de contacts créée qui reprend les numéros confidentiels. Les Contacts personnels

masquent les entrées dans les Contacts, les SMS entrants, sortants et brouillons, ainsi

que les enregistrements dans le journal des appels pour des numéros confidentiels. Les

Contacts personnels bloquent le signal de réception du SMS et le masquent dans la liste

des SMS reçus. Les Contacts personnels interdisent les appels entrants d'un numéro

confidentiel et l'écran n'indiquera rien au sujet de ces appels. Dans ce cas, la personne qui

appelle entendra la tonalité «occupé». Il faut désactiver la dissimulation des informations

confidentielles pour pouvoir consulter les appels et les SMS entrants pour la période

d'activation de cette fonction. A la réactivation de la dissimulation les informations ne

seront pas affichées.

Les Contacts personnels ne sont pas pris en charge par le système d'exploitation

BlackBerry.

Page 25

P R É S E N T A T I O N D E S M O D U L E S D E K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R

25

FILTRE DES APPELS ET DES SMS

Le Filtre des appels et des SMS empêche la réception d'appels et de SMS non sollicités

sur la base des listes noire et blanche créées par l'utilisateur.

Les listes contiennent les enregistrements. L'enregistrement dans chaque liste contient les

informations suivantes :

Numéro de téléphone que le Filtre des appels et des SMS refuse pour la liste noire

et accepte pour la liste blanche.

Type d'événement que le Filtre des appels et des SMS refuse pour la liste noire et

accepte pour la liste blanche. Types d'informations représentés : appels et SMS,

appels seuls, SMS seuls.

Expression clé qui permet au Filtre des appels et des SMS d'identifier si les SMS

sont sollicités ou non. S'il s'agit de la liste noire, le Filtre des appels et des SMS va

refuser les SMS avec cette expression clé et accepter les autres SMS sans cette

expression clé. S'il s'agit des numéros de la liste blanche, le Filtre des appels et des

SMS va accepter les SMS avec cette expression clé et refuser les SMS sans cette

expression clé.

Le Filtre des appels et des SMS analyse les SMS entrants en fonction du mode

sélectionné par l'utilisateur. Les modes du Filtre des appels et des SMS suivants sont

prévus :

Désactivé : accepte tous les appels et les SMS entrants.

Liste noire : accepte tous les appels et les SMS, sauf ceux qui proviennent des

numéros de la liste noire.

Liste blanche : accepte uniquement les appels et les SMS en provenance des

numéros de la liste blanche.

Les deux listes : accepte les appels et les SMS en provenance des numéros de la

liste blanche et interdit ceux qui proviennent des numéros de la liste noire. Après la

conversation ou la réception d'un SMS en provenance du numéro qui ne figure sur

aucune des listes, le Filtre des appels et des SMS invitera l'utilisateur à ajouter ce

numéro sur une des listes.

Le Filtre des appels et des SMS analyse, sur la base du mode, chaque SMS ou appel

entrant et détermine si ce SMS ou cet appel est sollicité ou non (spam). L'analyse se

termine dès que le Filtre des appels et des SMS a attribué l'état de sollicité ou non au

SMS ou à l'appel.

L'information sur les SMS et les appels refusés est consignée dans le journal

d'événement.

Le Filtre des appels et des SMS est pris en charge par tous les systèmes d'exploitation.

Page 26

M A N U E L D E M I S E E N ΠU V RE

26

PARE-FEU

Pare-feu contrôle les connexions de réseau sur l'appareil selon le mode sélectionné. Les

modes de fonctionnement Pare-feu disponibles :

Désactivé : autorisation de la moindre activité de réseau.

Protection minimum : bloque uniquement les connexions entrantes. Les

connexions sortantes sont autorisées.

Protection maximum : bloque toutes les connexions entrantes. L'utilisateur peut

recevoir les messages électroniques, surfer sur le Web et télécharger les fichiers.

Les connexions sortantes peuvent être réalisées uniquement via les ports SSH,

HTTP, IMAP, SMTP, POP3.

Tout bloquer : bloque toute activité de réseau, sauf la mise à jour des bases

antivirus et la connexion au système d'administration distante.

En fonction du mode sélectionné, le Pare-feu permet d'établir les connexions qui sont

autorisées et bloque les connexions interdites. L'information sur les connexions bloquées

est consignée dans le journal d'événement. Le Pare-feu permet également de configurer

les notifications de l'utilisateur sur les connexions bloquées.

Le Pare-feu n'est pas pris en charge par les systèmes d'exploitation BlackBerry et

Android.

CRYPTAGE

Le cryptage crypte les informations dans les dossiers définis par l'administrateur et

l'utilisateur. La fonction Cryptage repose sur une fonction de cryptage intégrée au système

d'exploitation de l'appareil.

L'administrateur peut définir les dossiers à crypter dans la stratégie. L'utilisateur ne peut

pas annuler le Cryptage des dossiers définis par l'administrateur. Il peut cependant

spécifier les dossiers à crypter sur son appareil mobile via l'interface locale de l'application

(voir le Guide de l'utilisateur). Si l'administrateur n'a pas défini les dossiers à crypter,

l'application ne cryptera que les dossiers spécifiés par l'utilisateur.

La fonction Cryptage permet de crypter tous les types de dossiers, sauf les dossiers

système. Le Cryptage des dossiers stockés dans la mémoire de l'appareil ou sur une carte

mémoire est pris en charge. L'utilisateur ne peut accéder aux informations chiffrées

qu'après avoir saisi le code secret de l'application qu'il a défini à la première exécution de

l'application.

Le Cryptage permet de définir la période à l'issue de laquelle l'interdiction de l'accès aux

dossiers cryptés sera activée et un code secret de l'application sera nécessaire pour

accéder à ces dossiers. La fonction est activée quand l'appareil nomade est en mode

d'économie d'énergie.

Le Cryptage n'est pas pris en charge par les systèmes d'exploitation BlackBerry et

Android.

Page 27

27

ADMINISTRATION DES LICENCES

DANS CETTE SECTION

Présentation du contrat de licence .................................................................................................................................. 27

Présentation des licences de Kaspersky Endpoint Security 8 for Smartphone ............................................................... 28

Présentation des fichiers de licence de Kaspersky Endpoint Security 8 for Smartphone ................................................ 29

Activation du logiciel ........................................................................................................................................................ 30

Dans le cadre de l'octroi de licences pour l'utilisation des applications de Kaspersky Lab, il

est important de comprendre les notions suivantes :

contrat de licence ;

licences ;

fichier de licence ;

activation de l'application.

Ces notions sont liées les unes aux autres et forment un ensemble unique. Examinons

chacune d'entre elles en détail.

PRÉSENTATION DU CONTRAT DE LICENCE

Le contrat de licence : contrat entre une personne physique ou morale détenant une copie

légale de Kaspersky Endpoint Security et Kaspersky Lab ZAO. Le contrat fait partie de

chaque application de Kaspersky Lab. Il décrit en détail les droits et les restrictions

d'utilisation de Kaspersky Endpoint Security.

Conformément aux termes du contrat de licence, vous avez le droit de détenir une copie

de l'application après avoir acheté et installé celle-ci.

Kaspersky Lab a également le plaisir de vous proposer des services supplémentaires :

assistance technique ;

mise à jour des bases de Kaspersky Endpoint Security.

Pour pouvoir les obtenir, vous devez acheter une licence et activer l'application.

Page 28

M A N U E L D E M I S E E N ΠU V RE

28

PRESENTATION DES LICENCES DE KASPERSKY ENDPOINT

SECURITY 8 FOR SMARTPHONE

La licence : droit d'utilisation de Kaspersky Endpoint Security 8 for Smartphone sur un ou

plusieurs appareils mobiles et des services complémentaires associés offerts par

Kaspersky Lab ou ses partenaires.

Chaque licence se définit par sa durée de validité et son type.

La durée de validité de la licence désigne la période pendant laquelle vous pouvez

bénéficier des services complémentaires. Le volume des services proposés dépend du

type de licence.

Les types de licence suivants existent :

Evaluation : licence gratuite dont la validité est limitée, par exemple 30 jours, et qui

permet de découvrir Kaspersky Endpoint Security 8 for Smartphone.

Attention ! La licence d'évaluation ne peut être utilisée qu'une seule fois et ne peut pas être activée après

l'expiration d'une licence commerciale.

Elle est fournie avec la version d'évaluation. La licence d'utilisation donne l'accès au

Support Technique. Une fois la licence d'évaluation expirée, Kaspersky Endpoint

Security 8 for Smartphone arrête de fonctionner. Seules les fonctions suivantes

sont accessibles :

désactiver les modules Cryptage et Contacts personnels ;

l'administrateur peut décrypter les dossiers qu'il a sélectionnés pour le

Cryptage ;

l'utilisateur peut décrypter les dossiers qu'il a sélectionnés pour le Cryptage ;

consulter le système d'aide ;

synchroniser avec le système d'administration distante.

Commerciale : licence payante avec une durée de validité définie (par exemple, un

an) octroyée à l'achat de Kaspersky Endpoint Security 8 for Smartphone. La

distribution de cette licence est soumise aux restrictions de licence relatives, par

exemple, au nombre d'appareils mobiles couverts.

Toutes les fonctionnalités de l'application et les services complémentaires sont

accessibles pendant la période de validité de la licence commerciale.

Une fois que la licence commerciale a expiré, les fonctionnalités de Kaspersky Endpoint

Security 8 for Smartphone seront limitées. Vous pouvez toujours utiliser les modules Anti-

Spam et Pare-feu, effectuer l'analyse antivirus de votre appareil mobile et utiliser les

modules de protection, mais la date de mise à jour des bases antivirus sera celle de

Page 29

A D M I N I S T R A T I O N D E S L I C E N C E S

29

l'expiration de la licence. La mise à jour des bases antivirus n'est plus effectuée. Pour les

autres modules, seules les fonctions suivantes sont accessibles :

désactivation des modules Cryptage, Antivol et Contacts personnels ;

l'administrateur peut décrypter les dossiers qu'il a sélectionnés pour le

Cryptage ;

l'utilisateur peut décrypter les dossiers qu'il a sélectionnés pour le Cryptage ;

consulter le système d'aide ;

synchroniser avec le système d'administration distante.

Pour pouvoir utiliser l'application et les services complémentaires, il faut acheter une

licence commerciale et activer l'application.

L'activation de l'application est effectuée via l'installation d'un fichier de licence associé à

la licence.

PRESENTATION DES FICHIERS DE LICENCE DE

KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE

Le fichier de licence : moyen technique qui permet d'installer la licence et d'activer

l'application et, ce faisant, votre droit d'utilisation de l'application et des services

complémentaires.

Le fichier de licence fait partie du kit de distribution de l'application si vous l'achetez chez

un revendeur de Kaspersky Lab. Si vous l'achetez dans un magasin en ligne, il sera

envoyé à votre adresse électronique.

Le fichier de licence contient les informations suivantes :

Durée de validité de la licence.

Type de licence (évaluation, commerciale).

Restrictions de licence (par exemple, nombre d'appareils mobiles couverts par la

licence).

Contacts du Support Technique.

Durée de validité du fichier de licence.

Page 30

M A N U E L D E M I S E E N ΠU V RE

30

Durée de validité du fichier de licence : en quelque sorte, une date limite d'emploi définie

Exemple :

Durée de validité de la licence : 300 jours.

Date d'émission du fichier de licence : 01/09/2010.

Durée de validité du fichier de licence : 300 jours.

Date d'installation du fichier de licence : 10/09/2010, soit 9 jours après la date d'émission.

Résultat :

Durée de validité calculée pour la licence : 300 jours - 9 jours = 291 jours.

VOIR AUSSI

Installation de la licence via Kaspersky Security Center ................................................................................................. 55

Activation du logiciel ...................................................................................................................................................... 132

Ajout de la licence via Sybase Afaria ............................................................................................................................ 172

pour le fichier de licence au moment de son attribution. Il s'agit d'une période à l'issue de

laquelle le fichier de licence n'est plus valide ce qui bloque l'installation de la licence

associée au fichier.

Prenons un exemple pour expliquer les liens entre la période de validité du fichier de

licence et la durée de validité de la licence.

ACTIVATION DU LOGICIEL

Une fois installée sur l'appareil mobile, l'application Kaspersky Endpoint Security 8 for

Smartphone reste opérationnelle pendant trois jours sans être activée.

Si l'activation n'est pas effectuée dans les trois jours, les fonctionnalités de l'application

seront limitées automatiquement. Dans ce mode de fonctionnement, la plupart de modules

de Kaspersky Endpoint Security 8 for Smartphone sont désactivés (cf. la rubrique

«Présentation des licences de Kaspersky Endpoint Security 8 for Smartphone» à la

page 28).

L'activation de l'application est effectuée via l'installation de la licence sur l'appareil mobile.

L'appareil reçoit la licence avec la stratégie crée dans le système d'administration distante.

Pendant les trois jours qui suivent l'installation de l'application, l'appareil établit une

connexion automatique avec le système d'administration distante toutes les six heures.

Durant cette période, l'administrateur doit ajouter la licence à la stratégie. L'application

installée sur l'appareil sera activée dès la réception de la stratégie par l'appareil mobile.

Page 31

31

DEPLOIEMENT DE L'APPLICATION VIA

DANS CETTE SECTION

Conception d'administration de l'application via Kaspersky Security Center ................................................................... 31

Schémas de déploiement via Kaspersky Security Center ............................................................................................... 32

Préparation au déploiement de l'application via Kaspersky Security Center ................................ ................................... 35