Page 1

Kaspersky Endpoint Security 8 for Smartphone

dla systemu operacyjnego Symbian

Podręcznik użytkownika

WERSJA PROGRAMU: 8.0

Page 2

2

Drogi Użytkowniku,

dziękujemy za wybranie naszego produktu. Mamy nadzieję, że ten podręcznik będzie

pomocny podczas pracy i odpowie na większość pytań.

Uwaga! Dokumentacja ta jest własnością firmy Kaspersky Lab ZAO (zwanej dalej jako

Kaspersky Lab): wszystkie prawa do tego dokumentu są chronione przez prawodawstwo

Federacji Rosyjskiej i umowy międzynarodowe. Nielegalne kopiowanie i dystrybucja tego

dokumentu, lub jego części, będzie skutkować odpowiedzialnością cywilną,

administracyjną lub karną, zgodnie z obowiązującym prawem.

Kopiowanie, rozpowszechnianie - również w formie przekładu dowolnych materiałów -

możliwe jest tylko po uzyskaniu pisemnej zgody firmy Kaspersky Lab.

Podręcznik wraz z zawartością graficzną może być wykorzystany tylko do celów

informacyjnych, niekomercyjnych i indywidualnych użytkownika.

Kaspersky Lab zastrzega sobie prawo do modyfikacji tego dokumentu bez powiadamiania

o tym. Najnowsza wersja podręcznika jest zawsze dostępna na stronie

http://www.kaspersky.pl.

Firma Kaspersky Lab nie ponosi odpowiedzialności za treść, jakość, aktualność i

wiarygodność wykorzystywanych w dokumencie materiałów, prawa do których

zastrzeżone są przez inne podmioty, oraz za możliwe szkody związane z wykorzystaniem

tych materiałów.

W dokumencie tym użyte zostały zastrzeżone znaki towarowe, do których prawa posiadają

ich właściciele.

Data opublikowania: 10.20.2010

© 1997-2010 Kaspersky Lab ZAO. Wszelkie prawa zastrzeżone.

http://www.kaspersky.pl

http://support.kaspersky.com/pl

Page 3

3

SPIS TREŚCI

SPIS TREŚCI ................................................................................................................................................................. 3

INFORMACJE O PODRĘCZNIKU ................................................................................................................................. 6

DODATKOWE ŹRÓDŁA INFORMACJI ......................................................................................................................... 7

Źródła informacji dla użytkownika ............................................................................................................................. 7

Forum internetowe firmy Kaspersky Lab .................................................................................................................. 8

Kontakt z zespołem tworzącym dokumentację ......................................................................................................... 8

KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE ..................................................................................... 9

Nowości w Kaspersky Endpoint Security 8 for Smartphone ................................................................................... 10

Wymagania sprzętowe i programowe ..................................................................................................................... 11

INSTALOWANIE KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE ....................................................... 11

Automatyczna instalacja aplikacji ........................................................................................................................... 12

Informacje o instalowaniu aplikacji z poziomu komputera ...................................................................................... 12

Instalowanie aplikacji z poziomu komputera ........................................................................................................... 13

Informacje o instalowaniu aplikacji po otrzymaniu wiadomości e-mail .................................................................... 15

Instalowanie aplikacji po otrzymaniu wiadomości e-mail ........................................................................................ 15

APLIKACJI ................................................................................................................................................................... 18

ZARZĄDZANIE USTAWIENIAMI APLIKACJI .............................................................................................................. 22

ZARZĄDZANIE LICENCJĄ .......................................................................................................................................... 22

Informacje o licencjach Kaspersky Endpoint Security 8 for Smartphone ................................................................ 22

Instalowanie licencji ................................................................................................................................................ 24

Przeglądanie informacji o licencji ............................................................................................................................ 25

SYNCHRONIZACJA Z SYSTEMEM ZDALNEGO ZARZĄDZANIA .............................................................................. 25

Ręczne włączanie synchronizacji ........................................................................................................................... 26

Modyfikowanie ustawień synchronizacji ................................................................................................................. 27

ROZPOCZYNANIE PRACY ......................................................................................................................................... 28

Uruchamianie aplikacji ............................................................................................................................................ 28

Wprowadzanie hasła .............................................................................................................................................. 28

Przeglądanie informacji o aplikacji .......................................................................................................................... 29

INTERFEJS APLIKACJI ............................................................................................................................................... 29

Ikona ochrony ......................................................................................................................................................... 29

Okno stanu ochrony ............................................................................................................................................... 30

Zakładki aplikacji .................................................................................................................................................... 32

Menu aplikacji ......................................................................................................................................................... 33

OCHRONA SYSTEMU PLIKÓW .................................................................................................................................. 34

Informacje o Ochronie ............................................................................................................................................ 34

Włączanie/wyłączanie Ochrony .............................................................................................................................. 35

Konfigurowanie obszaru ochrony ........................................................................................................................... 36

Wybieranie akcji, która ma być wykonywana na szkodliwych obiektach ................................................................ 37

Przywracanie domyślnych ustawień ochrony ......................................................................................................... 38

Page 4

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

4

SKANOWANIE URZĄDZENIA ..................................................................................................................................... 38

Informacje o skanowaniu urządzenia ..................................................................................................................... 39

Ręczne uruchamianie skanowania ......................................................................................................................... 40

Uruchamianie skanowania zgodnie z terminarzem ................................................................................................ 42

Wybieranie typu obiektów, które mają być skanowane .......................................................................................... 43

Konfigurowanie skanowania archiwów ................................................................................................................... 44

Wybieranie akcji, która ma być wykonywana na wykrytych obiektach .................................................................... 45

Przywracanie ustawień domyślnych skanowania urządzenia ................................................................................. 47

KWARANTANNA DLA POTENCJALNIE ZAINFEKOWANYCH OBIEKTÓW .............................................................. 48

Informacje o Kwarantannie ..................................................................................................................................... 48

Przeglądanie obiektów poddanych kwarantannie ................................................................................................... 49

Przywracanie obiektów z Kwarantanny .................................................................................................................. 50

Usuwanie obiektów z Kwarantanny ........................................................................................................................ 50

FILTROWANIE PRZYCHODZĄCYCH POŁĄCZEŃ I WIADOMOŚCI SMS ................................................................. 51

Informacje o module Anti-Spam ............................................................................................................................. 51

Tryby modułu Anti-Spam ........................................................................................................................................ 52

Zmienianie trybu modułu Anti-Spam ....................................................................................................................... 53

Tworzenie Czarnej listy........................................................................................................................................... 54

Dodawanie wpisów do Czarnej listy .................................................................................................................. 55

Modyfikowanie wpisów na Czarnej liście .......................................................................................................... 56

Usuwanie wpisów z Czarnej listy ...................................................................................................................... 57

Tworzenie Białej listy .............................................................................................................................................. 58

Dodawanie wpisów do Białej listy ..................................................................................................................... 59

Modyfikowanie wpisów na Białej liście .............................................................................................................. 61

Usuwanie wpisów z Białej listy .......................................................................................................................... 62

Reakcja modułu na wiadomości SMS i połączenia przychodzące z numerów spoza Kontaktów ........................... 63

Reakcja modułu na wiadomości SMS przychodzące z numerów niewyrażonych cyframi ...................................... 64

Wybieranie reakcji na przychodzące wiadomości SMS .......................................................................................... 65

Wybieranie reakcji na połączenia przychodzące .................................................................................................... 66

OCHRONA DANYCH W PRZYPADKU ZGUBIENIA LUB KRADZIEŻY URZĄDZENIA............................................... 67

Informacje o Anti-Theft ........................................................................................................................................... 67

Blokowanie urządzenia ........................................................................................................................................... 68

Usuwanie danych osobistych ................................................................................................................................. 71

Tworzenie listy folderów do usunięcia .................................................................................................................... 74

Monitorowanie wymiany karty SIM na urządzeniu .................................................................................................. 75

Określanie współrzędnych geograficznych urządzenia .......................................................................................... 76

Zdalne uruchamianie funkcji Anti-Theft .................................................................................................................. 79

OCHRONA PRYWATNOŚCI ....................................................................................................................................... 81

Ochrona prywatności .............................................................................................................................................. 81

Tryby Ochrony prywatności .................................................................................................................................... 82

Zmienianie trybu Ochrony prywatności ................................................................................................................... 83

Automatyczne włączanie Ochrony prywatności ...................................................................................................... 84

Zdalne włączanie Ochrony prywatności ................................................................................................................. 85

Tworzenie listy numerów prywatnych ..................................................................................................................... 87

Dodawanie numeru do listy numerów prywatnych ............................................................................................ 88

Modyfikowanie numeru na liście numerów prywatnych .................................................................................... 89

Usuwanie numeru z listy numerów prywatnych ................................................................................................ 89

Page 5

5

Wybieranie danych do ukrycia: Ochrona prywatności ............................................................................................ 90

FILTROWANIE AKTYWNOŚCI SIECIOWEJ. ZAPORA SIECIOWA ........................................................................... 92

Informacje o module Zapora sieciowa .................................................................................................................... 92

Informacje o poziomach ochrony Zapory sieciowej ................................................................................................ 92

Wybieranie trybu Zapory sieciowej ......................................................................................................................... 93

Powiadomienia o zablokowanych połączeniach ..................................................................................................... 94

SZYFROWANIE DANYCH OSOBISTYCH .................................................................................................................. 95

Informacje o komponencie Szyfrowanie ................................................................................................................. 95

Szyfrowanie danych ............................................................................................................................................... 95

Deszyfrowanie danych ........................................................................................................................................... 97

Blokowanie dostępu do zaszyfrowanych danych .................................................................................................... 98

AKTUALIZOWANIE BAZ DANYCH APLIKACJI ......................................................................................................... 100

Informacje o aktualizowaniu baz danych aplikacji ................................................................................................ 100

Przeglądanie informacji o bazie danych ............................................................................................................... 102

Ręczne uruchamianie aktualizacji ........................................................................................................................ 103

Uruchamianie aktualizacji zgodnie z terminarzem ................................................................................................ 104

Aktualizowanie w strefie roamingu ....................................................................................................................... 105

Konfigurowanie ustawień połączenia internetowego ............................................................................................ 106

RAPORTY APLIKACJI ............................................................................................................................................... 107

Informacje o raportach .......................................................................................................................................... 107

Przeglądanie wpisów raportu ................................................................................................................................ 108

Usuwanie wpisów z raportu .................................................................................................................................. 109

KONFIGUROWANIE USTAWIEŃ DODATKOWYCH ................................................................................................ 109

Zmienianie hasła aplikacji ..................................................................................................................................... 110

Wyświetlanie podpowiedzi .................................................................................................................................... 110

Konfigurowanie powiadomień dźwiękowych ......................................................................................................... 110

Zarządzanie podświetleniem ekranu .................................................................................................................... 112

Wyświetlanie okna stanu ...................................................................................................................................... 113

Wyświetlanie ikony ochrony .................................................................................................................................. 114

SŁOWNIK ................................................................................................................................................................... 115

KASPERSKY LAB ...................................................................................................................................................... 119

KORZYSTANIE Z KODU FIRM TRZECICH ............................................................................................................... 121

INDEKS ...................................................................................................................................................................... 122

Page 6

6

INFORMACJE O PODRĘCZNIKU

Dokumentacja ta jest przewodnikiem po instalacji, konfiguracji i korzystaniu z programu Kaspersky Endpoint

Security 8 for Smartphone. Dokument został utworzony dla szerokiego grona użytkowników.

Przeznaczenie dokumentu:

pomoc użytkownikowi w zainstalowaniu aplikacji na urządzeniu mobilnym,

aktywowaniu i skonfigurowaniu jej;

dostarczenie szybkiego wyszukiwania informacji o problemach związanych z

aplikacją;

przedstawienie alternatywnych źródeł informacji o programie i sposobów

uzyskiwania pomocy technicznej.

Page 7

7

DODATKOWE ŹRÓDŁA INFORMACJI

W TEJ SEKCJI

Źródła informacji dla użytkownika .................................................................................................................................... 7

Forum internetowe firmy Kaspersky Lab .......................................................................................................................... 8

Kontakt z zespołem tworzącym dokumentację ................................................................................................................. 8

W przypadku pojawienia się pytań związanych z instalacją i korzystaniem z programu

Kaspersky Endpoint Security 8 for Smartphone można w łatwy sposób uzyskać na nie

odpowiedź, korzystając z różnych źródeł informacji. W zależności od tego, jak ważne i

pilne jest Twoje pytanie, możesz wybrać odpowiednie źródło informacji.

ŹRÓDŁA INFORMACJI DLA UŻYTKOWNIKA

Możesz skorzystać z następujących źródeł informacji o aplikacji:

strona internetowa aplikacji Kaspersky Lab;

Baza Wiedzy na stronie Pomocy Technicznej;

wbudowany system pomocy;

wbudowana dokumentacja aplikacji.

Strona internetowa firmy Kaspersky Lab

www.kaspersky.pl/kaspersky-endpoint-security-smartphone

Na tej stronie znajdziesz ogólne informacje o funkcjach i możliwościach Kaspersky

Endpoint Security 8 for Smartphone.

Strona aplikacji na witrynie internetowej działu pomocy technicznej (Baza Wiedzy)

http://support.kaspersky.com/pl/kes8mobile

Niniejsza strona zawiera artykuły opublikowane przez specjalistów z działu pomocy

technicznej.

Zawierają one przydatne informacje, zalecenia i odpowiedzi na najczęściej zadawane

pytania, które poświęcone są zakupowi, instalacji i korzystaniu z Kaspersky Endpoint

Security 8 for Smartphone. Są one pogrupowane według tematów, takich jak "Praca z

plikami kluczy", "Aktualizacja baz danych" lub "Rozwiązywanie problemów". Ich treść

pomaga rozwiązać problemy związane nie tylko z aplikacją Kaspersky Endpoint

Page 8

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

8

Security 8 for Smartphone, ale także z innymi produktami firmy Kaspersky Lab. Mogą

zawierać także nowości z działu Pomocy Technicznej.

Wbudowany system pomocy

Jeżeli masz pytania dotyczące konkretnego okna lub zakładki programu Kaspersky

Endpoint Security 8 for Smartphone, możesz skorzystać z pomocy kontekstowej.

Aby otworzyć pomoc kontekstową, otwórz prawe okno aplikacji i kliknij Pomoc lub

wybierz Menu → Pomoc.

Wbudowana dokumentacja

Pakiet dystrybucyjny Kaspersky Endpoint Security 8 for Smartphone zawiera dokument

Podręcznik użytkownika (w formacie PDF). Opisuje on sposób instalacji i

dezinstalacji aplikacji, zarządzania jej ustawieniami, rozpoczynania pracy z aplikacją i

konfiguracji jej modułów. W dokumencie opisany jest także interfejs programu oraz

właściwości podstawowych zadań aplikacji.

FORUM INTERNETOWE FIRMY KASPERSKY LAB

Jeżeli zapytanie nie wymaga natychmiastowej odpowiedzi, można przedyskutować je ze

specjalistami firmy Kaspersky Lab lub innymi użytkownikami jej oprogramowania na forum

internetowym znajdującym się pod adresem http://forum.kaspersky.com.

Na forum możesz znaleźć także wcześniej opublikowane odpowiedzi, pozostawić swój

komentarz, utworzyć nowy temat lub skorzystać z wyszukiwarki.

KONTAKT Z ZESPOŁEM TWORZĄCYM DOKUMENTACJĘ

Jeżeli masz jakieś pytania dotyczące tej dokumentacji, znalazłeś w niej błąd lub chciałbyś

pozostawić komentarz, skontaktuj się z zespołem tworzącym dokumentację. Aby

skontaktować się z zespołem tworzącym dokumentację, wyślij wiadomość na adres

dokumentacja@kaspersky.pl. W temacie wiadomości wpisz: "Opinia o dokumentacji:

Kaspersky Endpoint Security 8 for Smartphone".

Page 9

9

KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE

Kaspersky Endpoint Security 8 for Smartphone chroni informacje przechowywane na

urządzeniach mobilnych pracujących pod kontrolą systemu Symbian. Aplikacja chroni

informacje przechowywane na urządzeniu przed zainfekowaniem przez nieznane

zagrożenia, blokuje niechciane wiadomości SMS i połączenia, monitoruje połączenia

sieciowe na urządzeniu, szyfruje i ukrywa informacje dla prywatnych kontaktów oraz

chroni dane w przypadku zgubienia lub kradzieży urządzenia. Każdy typ zagrożenia jest

przetwarzany przez inny moduł aplikacji. Umożliwia to dostosowanie ustawień aplikacji do

potrzeb użytkownika. Administrator instaluje aplikację oraz konfiguruje jej ustawienia,

korzystając z systemu zdalnego zarządzania.

Kaspersky Endpoint Security 8 for Smartphone zawiera następujące moduły ochrony:

Anti-Virus. Chroni system plików urządzenia mobilnego przed wirusami i innymi

szkodliwymi programami. Anti-Virus wykrywa i neutralizuje szkodliwe obiekty na

Twoim urządzeniu oraz aktualizuje antywirusowe bazy danych aplikacji.

Anti-Spam. Sprawdza wszystkie przychodzące wiadomości SMS i połączenia na

obecność spamu. Komponent ten umożliwia blokowanie wiadomości tekstowych i

połączeń uznanych za niechciane.

Anti-Theft. Chroni informacje przechowywane na urządzeniu przed

nieautoryzowanym dostępem, gdy zostanie ono skradzione lub zgubione, a także

umożliwia odnalezienie urządzenia. Anti-Theft umożliwia zdalne blokowanie

urządzenia, usuwanie informacji na nim przechowywanych i określenie jego

geograficznej lokalizacji (jeśli Twoje urządzenie mobilne posiada odbiornik GPS)

przy pomocy poleceń SMS wysłanych z innego urządzenia. Co więcej, Anti-Theft

umożliwia zablokowanie urządzenia także w przypadku, gdy karta SIM została

wymieniona lub gdy urządzenie zostało włączone bez niej.

Ochrona prywatności. Ukrywa informacje dla numerów znajdujących się na liście

kontaktów. Do ukrywanych informacji należą: wpisy z Kontaktów, wiadomości SMS,

rejestr połączeń, nowe wiadomości SMS oraz połączenia przychodzące.

Zapora sieciowa. Sprawdza połączenia sieciowe Twojego urządzenia

przenośnego. Zapora sieciowa decyduje, które połączenia mają być dozwolone, a

które zablokowane.

Szyfrowanie. Moduł ten chroni informacje przez ich zaszyfrowanie. Komponent

szyfruje dowolną liczbę folderów niesystemowych, które znajdują się w pamięci

urządzenia lub na karcie pamięci. Uzyskanie dostępu do plików znajdujących się w

zaszyfrowanych folderach jest możliwe dopiero po wpisaniu hasła aplikacji.

Oprócz tego, aplikacja zawiera zestaw funkcji umożliwiających utrzymanie aktualnego

stanu ochrony, rozszerzenie funkcji aplikacji i wspomaganie użytkownika w jego

działaniach:

Page 10

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

10

Stan ochrony. Stan komponentów programu jest wyświetlany na ekranie. W oparciu

W TEJ SEKCJI

Nowości w Kaspersky Endpoint Security 8 for Smartphone ........................................................................................... 10

Wymagania sprzętowe i programowe ............................................................................................................................ 11

o przedstawione informacje możesz oszacować bieżący stan ochrony informacji na

urządzeniu.

Aktualizacja antywirusowych baz danych. Funkcja ta umożliwia utrzymanie

aktualnego stanu baz danych Kaspersky Endpoint Security 8 for Smartphone.

Dziennik zdarzeń. Dla każdego modułu aplikacja posiada oddzielny Dziennik

zdarzeń z informacjami o działaniu składnika (np. raport ze skanowania,

aktualizacja antywirusowych baz danych, informacje o zablokowanych plikach).

Raporty z działania komponentów są udostępniane w systemie zdalnego

zarządzania.

Kaspersky Endpoint Security 8 for Smartphone nie tworzy kopii zapasowych danych i tym samym ich nie przywraca.

NOWOŚCI W KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE

Przyjrzyjmy się nowościom, jakie został wprowadzone w programie Kaspersky Endpoint

Security 8 for Smartphone.

Nowa ochrona:

Dostęp do aplikacji jest chroniony przy użyciu hasła.

Poszerzono listę plików wykonywalnych skanowanych przez Ochronę i Skanowanie

w wypadku ograniczenia typu skanowanych plików. Skanowane są pliki

wykonywalne w następujących formatach: EXE, DLL, MDL, APP, RDL, PRT, PXT,

LDD, PDD, CLASS. Lista skanowanych archiwów także została poszerzona.

Aplikacja rozpakowuje i skanuje archiwa następujących formatów: ZIP, JAR, JAD,

SIS i SISX.

Ochrona prywatności ukrywa następujące informacje dla poufnych kontaktów: wpisy

w Kontaktach, korespondencję SMS, rejestr połączeń oraz nowe przychodzące

wiadomości SMS i połączenia. Poufne informacje można przeglądać, jeśli

ukrywanie jest wyłączone.

Szyfrowanie umożliwia zaszyfrowanie folderów zapisanych w pamięci urządzenia

lub na karcie pamięci. Składnik chroni poufne dane, szyfrując je, i zezwala na

dostęp do zaszyfrowanych informacji dopiero po wprowadzeniu hasła aplikacji.

Do składnika Anti-Theft dodano nową funkcję GPS Find: jeśli urządzenie zostanie

zgubione lub skradzione, jego współrzędne geograficzne mogą zostać wysłane na

Page 11

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

11

określony numer telefonu lub wskazany adres e-mail. Anti-Theft zawiera również

zaktualizowaną funkcję Usuwanie danych, która może zdalnie usunąć nie tylko

osobiste informacje użytkownika przechowywane w pamięci telefonu lub na karcie

pamięci, ale również pliki z listy folderów przeznaczonych do usunięcia.

Aby ograniczyć wymianę danych, dodano opcję automatycznego wyłączania

aktualizacji baz danych aplikacji kiedy urządzenie znajduje się w strefie roamingu.

Dodano nową funkcję - Wyświetlanie podpowiedzi: Kaspersky Endpoint Security 8

for Smartphone wyświetla krótki opis składnika przed konfiguracją jego ustawień.

WYMAGANIA SPRZĘTOWE I PROGRAMOWE

Kaspersky Endpoint Security 8 for Smartphone można zainstalować na urządzeniach

mobilnych działających pod kontrolą systemu operacyjnego Symbian 9.1, 9.2, 9.3 i 9.4

Series 60 UI.

INSTALOWANIE KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE

Administrator instaluje Kaspersky Endpoint Security 8 for Smartphone korzystając z

systemu zdalnego zarządzania. W zależności od tego, z jakich środków do zarządzania

korzysta użytkownik, instalacja może być automatyczna lub może wymagać dodatkowego

działania.

Jeżeli instalacja wymaga dalszych działań użytkownika, wówczas będzie ona przebiegać

w jeden z następujących sposobów:

Na komputerze instalowane jest narzędzie instalacyjne aplikacji Kaspersky

Endpoint Security 8 for Smartphone o tej samej nazwie. Z jego pomocą można

zainstalować program na urządzeniu mobilnym.

Na Twój adres e-mail przychodzi wiadomość od administratora zawierająca pakiet

dystrybucyjny lub informację o konieczności jego pobrania. Po zastosowaniu się do

wskazówek znajdujących się w wiadomości instalujesz na swoim urządzeniu

program Kaspersky Endpoint Security 8 for Smartphone.

Sekcja ta opisuje działania przygotowujące do instalacji Kaspersky Endpoint Security 8 for

Smartphone oraz różne sposoby instalacji aplikacji na urządzeniu mobilnym, a także

czynności jakie użytkownik musi wykonać.

Page 12

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

12

AUTOMATYCZNA INSTALACJA APLIKACJI

Administrator instaluje aplikację na urządzeniu, wykorzystując zdalne zarządzanie.

W wyniku tego pakiet dystrybucyjny Kaspersky Endpoint Security 8 for Smartphone

zostanie wysłany na urządzenie i rozpocznie się instalacja aplikacji.

Następnie na urządzeniu zostanie wyświetlona wiadomość sugerująca wykonanie

dalszych działań niezbędnych do zakończenia instalacji aplikacji.

W celu zainstalowania aplikacji:

Potwierdź instalację aplikacji, wciskając przycisk Tak.

Zapoznaj się z dodatkowymi informacjami o aplikacji (jej nazwą, wersją i certyfikatami).

Następnie wciśnij Kontynuuj.

Jeżeli język systemu operacyjnego nie odpowiada językowi Kaspersky Endpoint

Security 8 for Smartphone, na ekranie zostanie wyświetlone powiadomienie. Aby

kontynuować instalację w aktualnym języku, wciśnij OK.

Przeczytaj umowę licencyjną, która jest zawierana pomiędzy Tobą i Kaspersky Lab.

Jeżeli akceptujesz warunki umowy, wciśnij OK. Rozpocznie się instalacja

Kaspersky Endpoint Security 8 for Smartphone. W przypadku braku zgody z

postanowieniami umowy licencyjnej, wciśnij Anuluj. Instalacja zostanie przerwana.

W tej sytuacji następna próba zainstalowania aplikacji zostanie podjęta podczas

kolejnej synchronizacji z systemem zdalnego zarządzania.

Potwierdź, że na urządzeniu nie jest zainstalowane inne oprogramowanie

antywirusowe, wciskając OK.

Aplikacja zostanie zainstalowana na urządzeniu.

Jeżeli podczas instalacji wystąpi błąd, skontaktuj się z administratorem.

INFORMACJE O INSTALOWANIU APLIKACJI Z POZIOMU

KOMPUTERA

Jeżeli administrator zainstalował na Twoim komputerze instalatora Kaspersky Endpoint

Security 8 for Smartphone, wówczas będziesz mógł zainstalować Kaspersky Endpoint

Security 8 for Smartphone na urządzeniach mobilnych podłączonych do tego komputera.

Instalator Kaspersky Endpoint Security 8 for Smartphone zawiera pakiet dystrybucyjny i

udostępnia go urządzeniu mobilnemu. Po zainstalowaniu go na stacji roboczej urządzenie

to zostaje automatycznie uruchomione i monitoruje podłączenie urządzeń przenośnych do

komputera. Za każdym razem, gdy urządzenie nawiąże połączenie ze stacją roboczą,

narzędzie sprawdzi, czy urządzenie spełnia wymagania Kaspersky Endpoint Security 8

for Smartphone i zaoferuje zainstalowanie na nim aplikacji.

Instalacja jest możliwa tylko wtedy, gdy na komputerze zainstalowany jest pakiet Nokia Ovi Suite lub Nokia PC Suite.

Page 13

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

13

INSTALOWANIE APLIKACJI Z POZIOMU KOMPUTERA

Jeżeli na Twoim komputerze jest zainstalowany instalator Kaspersky Endpoint Security 8

for Smartphone, za każdym razem, gdy do komputera podłączane będą urządzenia

mobilne spełniające wymagania systemowe, zasugerowane zostanie zainstalowanie na

nich programu Kaspersky Endpoint Security 8 for Smartphone.

Możesz zatrzymać instalację Kaspersky Endpoint Security 8 for Smartphone podczas

kolejnych podłączeń urządzeń do komputera.

W celu zainstalowania aplikacji na urządzeniu przenośnym:

1. Połącz urządzenie mobilne ze stacją roboczą używając pakietu Nokia Ovi Suite lub

Nokia PC Suite.

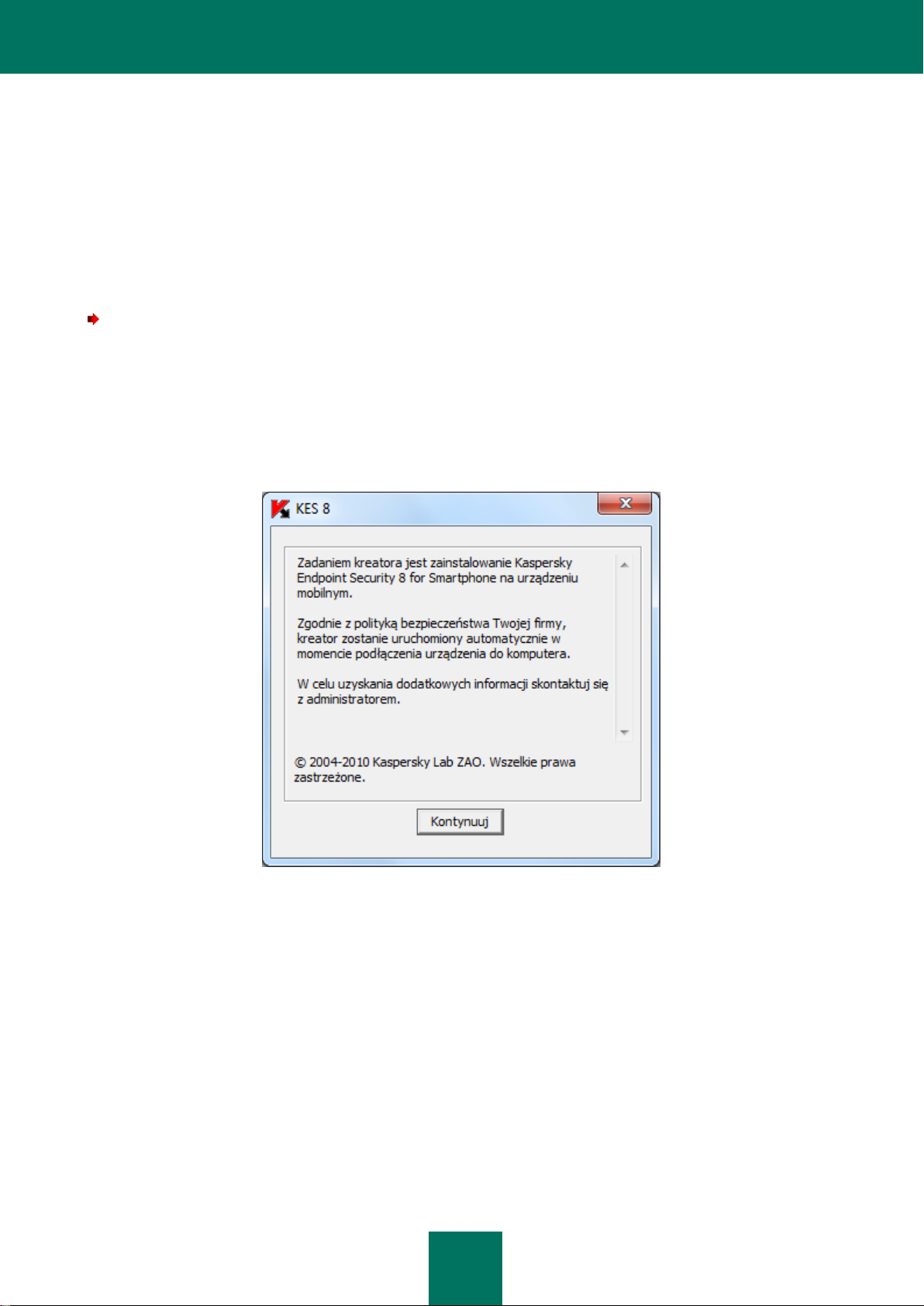

W przypadku, gdy urządzenie spełnia wymagania systemowe instalacji aplikacji,

zostanie otwarte okno KES 8 zawierające informacje o narzędziu (zobacz poniższy

rysunek).

Rysunek 1: Instalacja Kaspersky Endpoint Security 8 for Smartphone

Kliknij przycisk Kontynuuj.

Zostanie otwarte okno KES 8 zawierające listę wykrytych podłączonych urządzeń.

Jeżeli do komputera podłączonych jest więcej urządzeń spełniających wymagania

systemowe, zostaną one wyświetlone w oknie KES 8, na liście wykrytych

podłączonych urządzeń.

Page 14

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

14

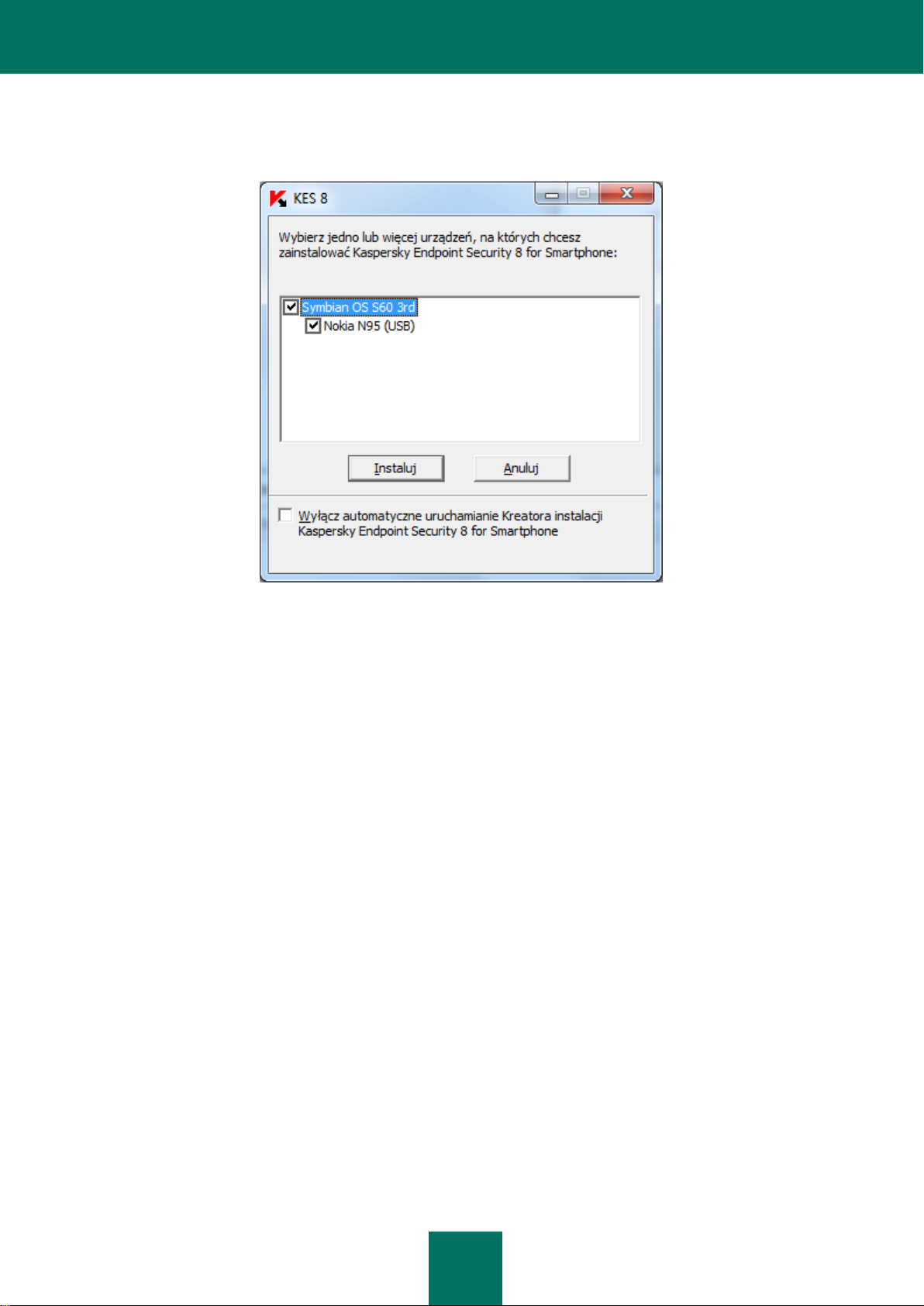

Wybierz z listy wykrytych podłączonych urządzeń jedno lub kilka urządzeń, na których

ma być zainstalowana aplikacja. Zaznacz pola obok żądanych urządzeń (patrz

rysunek poniżej).

Rysunek 2: Wybieranie urządzeń do zainstalowania na nich Kaspersky Endpoint Security 8 for Smartphone

Kliknij przycisk Instaluj.

Narzędzie umieszcza pakiet instalacyjny na wybranych urządzeniach. W oknie KES

8, które zostało wyświetlone na komputerze, przedstawiony jest postęp przesyłania

pakietu dystrybucyjnego.

Po przesłaniu pakietu dystrybucyjnego na wybrane urządzenia rozpocznie się

instalacja aplikacji.

Potwierdź instalację aplikacji, wciskając przycisk Tak.

Zapoznaj się z dodatkowymi informacjami o aplikacji (jej nazwą, wersją i certyfikatami).

Następnie wciśnij Kontynuuj.

Jeżeli język systemu operacyjnego nie odpowiada językowi Kaspersky Endpoint

Security 8 for Smartphone, na ekranie zostanie wyświetlone powiadomienie. Aby

kontynuować instalację w aktualnym języku, wciśnij OK.

Przeczytaj umowę licencyjną, która jest zawierana pomiędzy Tobą i Kaspersky Lab.

Jeżeli akceptujesz warunki umowy, wciśnij OK. Rozpocznie się instalacja

Kaspersky Endpoint Security 8 for Smartphone. W przypadku braku zgody z

postanowieniami umowy licencyjnej, wciśnij Anuluj. Instalacja zostanie przerwana.

Potwierdź, że na urządzeniu nie jest zainstalowane inne oprogramowanie

antywirusowe, wciskając OK.

Aplikacja zostanie zainstalowana na urządzeniu.

Page 15

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

15

Jeżeli podczas instalacji wystąpi błąd, skontaktuj się z administratorem. W celu zablokowania instalacji programu

Kaspersky Endpoint Security 8 for Smartphone na kolejnych urządzeniach podłączanych do komputera,

w oknie KES 8 zaznacz pole Wyłącz automatyczne uruchamianie Kreatora

instalacji programu Kaspersky Endpoint Security 8 for Smartphone.

INFORMACJE O INSTALOWANIU APLIKACJI PO

OTRZYMANIU WIADOMOŚCI E-MAIL

Otrzymasz od administratora wiadomość e-mail zawierającą pakiet dystrybucyjny lub

informację o konieczności jego pobrania.

Wiadomość będzie zawierała następujące informacje:

załączony pakiet instalacyjny lub odnośnik do jego pobrania;

informacje o ustawieniach połączenia aplikacji z systemem zdalnego zarządzania.

Zachowaj tę wiadomość do czasu zainstalowania aplikacji na swoim urządzeniu.

INSTALOWANIE APLIKACJI PO OTRZYMANIU WIADOMOŚCI

E-MAIL

W celu zainstalowania Kaspersky Endpoint Security 8 for Smartphone:

1. Otwórz na urządzeniu mobilnym lub stacji roboczej wiadomość z ustawieniami

aplikacji.

Wykonaj jedną z następujących akcji:

jeżeli w wiadomości podany jest odnośnik, kliknij go w celu pobrania pakietu

dystrybucyjnego;

jeżeli pakiet znajduje się w załączniku, zapisz go na urządzeniu.

Wykonaj jedną z następujących akcji:

Po pobraniu pakietu dystrybucyjnego na urządzenie mobilne automatycznie

rozpocznie się instalacja aplikacji.

Po pobraniu pakietu na stację roboczą połącz urządzenie mobilne z

komputerem, używając pakietu Nokia Ovi Suite lub Nokia PC Suite, a następnie

skopiuj pakiet na urządzenie. Instalacja aplikacji rozpocznie się automatycznie.

Potwierdź instalację aplikacji, wciskając przycisk Tak.

Zapoznaj się z dodatkowymi informacjami o aplikacji (jej nazwą, wersją i certyfikatami).

Następnie wciśnij Kontynuuj.

Page 16

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

16

Jeżeli język systemu operacyjnego nie odpowiada językowi Kaspersky Endpoint

Security 8 for Smartphone, na ekranie zostanie wyświetlone powiadomienie. Aby

kontynuować instalację w aktualnym języku, wciśnij OK.

Przeczytaj umowę licencyjną, która jest zawierana pomiędzy Tobą i Kaspersky Lab.

Jeżeli akceptujesz warunki umowy, wciśnij OK. Rozpocznie się instalacja

Kaspersky Endpoint Security 8 for Smartphone. W przypadku braku zgody z

postanowieniami umowy licencyjnej, wciśnij Anuluj. Instalacja zostanie przerwana.

Potwierdź, że na urządzeniu nie jest zainstalowane inne oprogramowanie

antywirusowe, wciskając OK.

Aplikacja zostanie zainstalowana na urządzeniu.

Uruchom aplikację (patrz "Uruchamianie aplikacji" na stronie 28). W tym celu wybierz

Aplikacja → Mndż. apl. → KES 8 i uruchom aplikację przy użyciu rysika lub

centralnego przycisku dżojstika.

Folder instalacyjny aplikacji może się różnić w zależności od modelu urządzenia mobilnego.

Ustaw hasło aplikacji (patrz "Wprowadzanie hasła" na stronie. 28). W tym celu wypełnij

pola Wprowadź nowe hasło i Potwierdź hasło, a następnie kliknij OK.

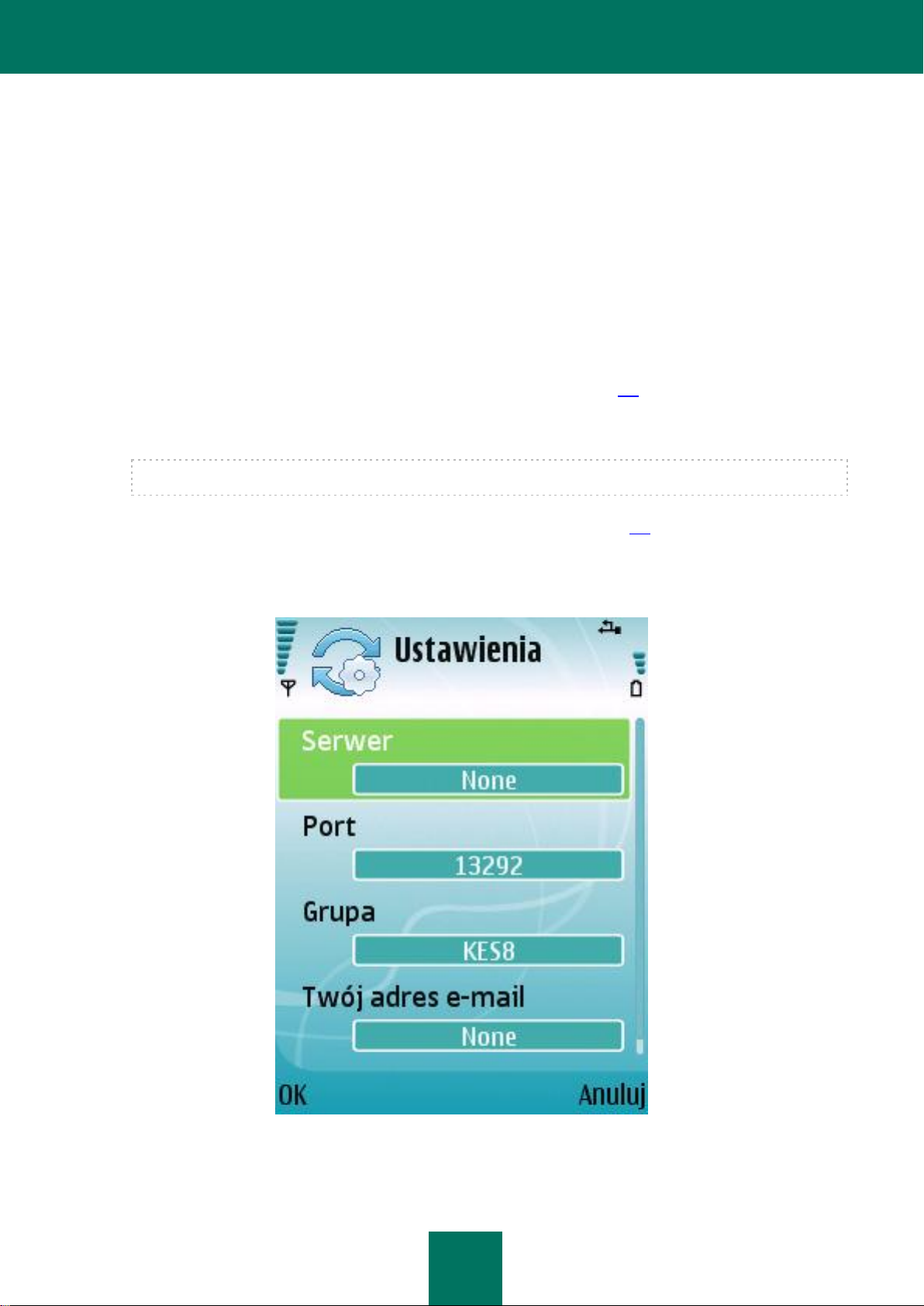

Zostanie otwarte okno Ustawienia synchronizacji.

Rysunek 3: Ustawienia synchronizacji

Page 17

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

17

Skonfiguruj ustawienia połączenia z systemem zdalnego zarządzania, jeśli zostały one

podane przez administratora w wysłanej do Ciebie wiadomości. Wprowadź wartości

dla następujących ustawień:

Serwer;

Port;

Grupa.

Jeżeli wartości dla żądanych ustawień połączenia nie zostały podane w wiadomości od administratora,

wówczas należy skontaktować się z administratorem w celu uzyskania tych wartości.

W polu Twój adres e-mail wprowadź swój adres e-mail i kliknij OK.

Adres należy wpisać poprawnie, gdyż jest on używany do rejestrowania urządzenia

w systemie zdalnego zarządzania.

Jeżeli podczas instalacji wystąpi błąd, skontaktuj się z administratorem.

Page 18

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

18

APLIKACJI

Aplikacja może zostać odinstalowana z urządzenia tylko ręcznie przez użytkownika.

Podczas usuwania aplikacji automatycznie wykonywane są następujące akcje:

Automatycznie wyłączane jest ukrywanie informacji.

Dane na urządzeniu są odszyfrowywane, jeżeli wcześniej zostały zaszyfrowane

przez Kaspersky Endpoint Security 8 for Smartphone.

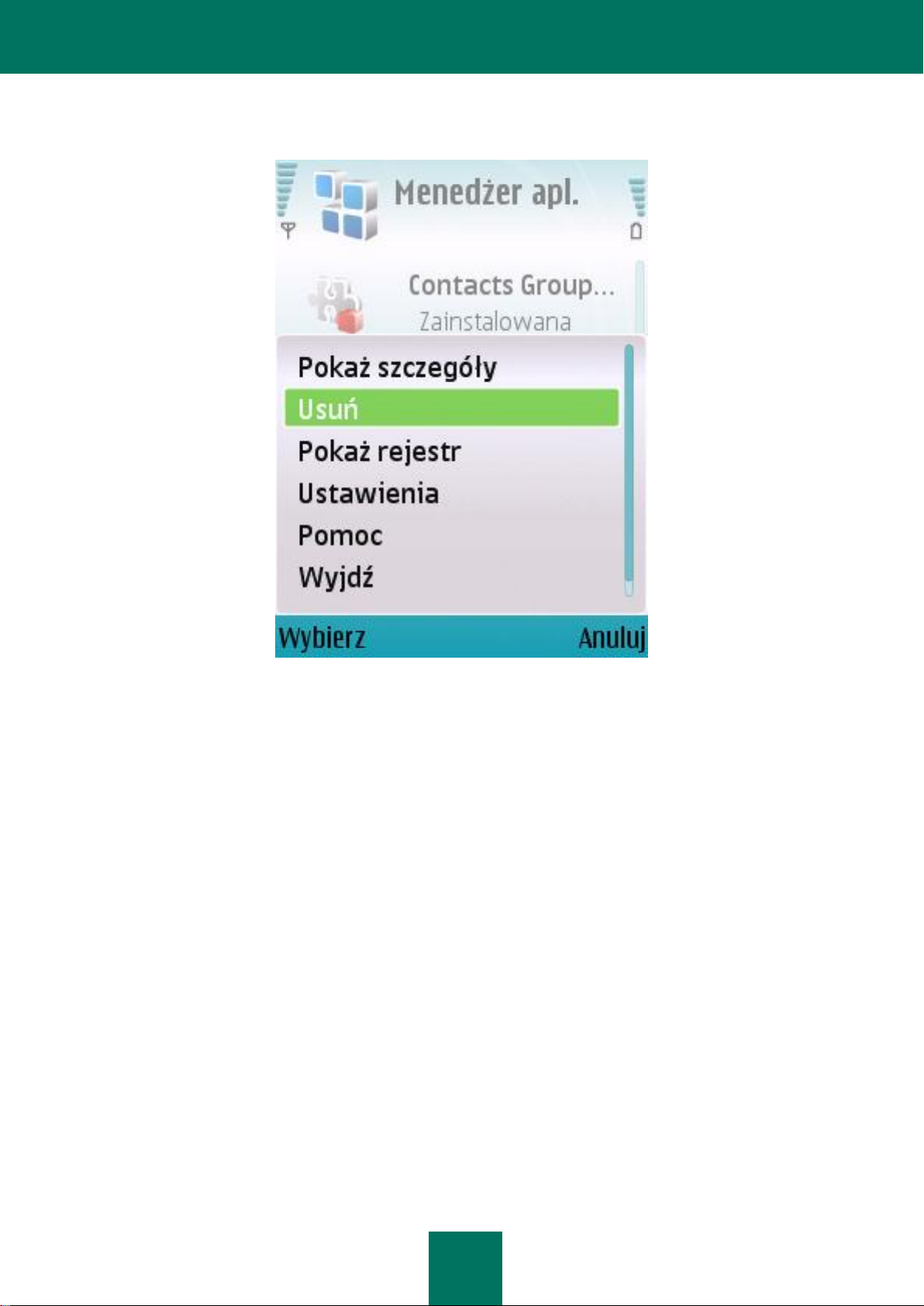

W celu ręcznego odinstalowania Kaspersky Endpoint Security 8 for Smartphone:

1. Zamknij program Kaspersky Endpoint Security 8 for Smartphone. W tym celu

wybierz Opcje → Zakończ (patrz rysunek poniżej).

Rysunek 4: Kończenie działania aplikacji

Page 19

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

19

Odinstaluj Kaspersky Endpoint Security 8 for Smartphone. W tym celu:

a. Otwórz menu główne urządzenia.

b. Wybierz Aplikacje → Mndż. apl. (patrz rysunek poniżej).

Folder instalacyjny aplikacji może się różnić w zależności od modelu urządzenia mobilnego.

Rysunek 5: Ścieżka do zainstalowanych aplikacji

Page 20

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

20

c. Z listy aplikacji wybierz KES 8, a następnie wybierz Opcje → Usuń (patrz

rysunek poniżej).

Rysunek 6: Dezinstalowanie aplikacji

Page 21

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

21

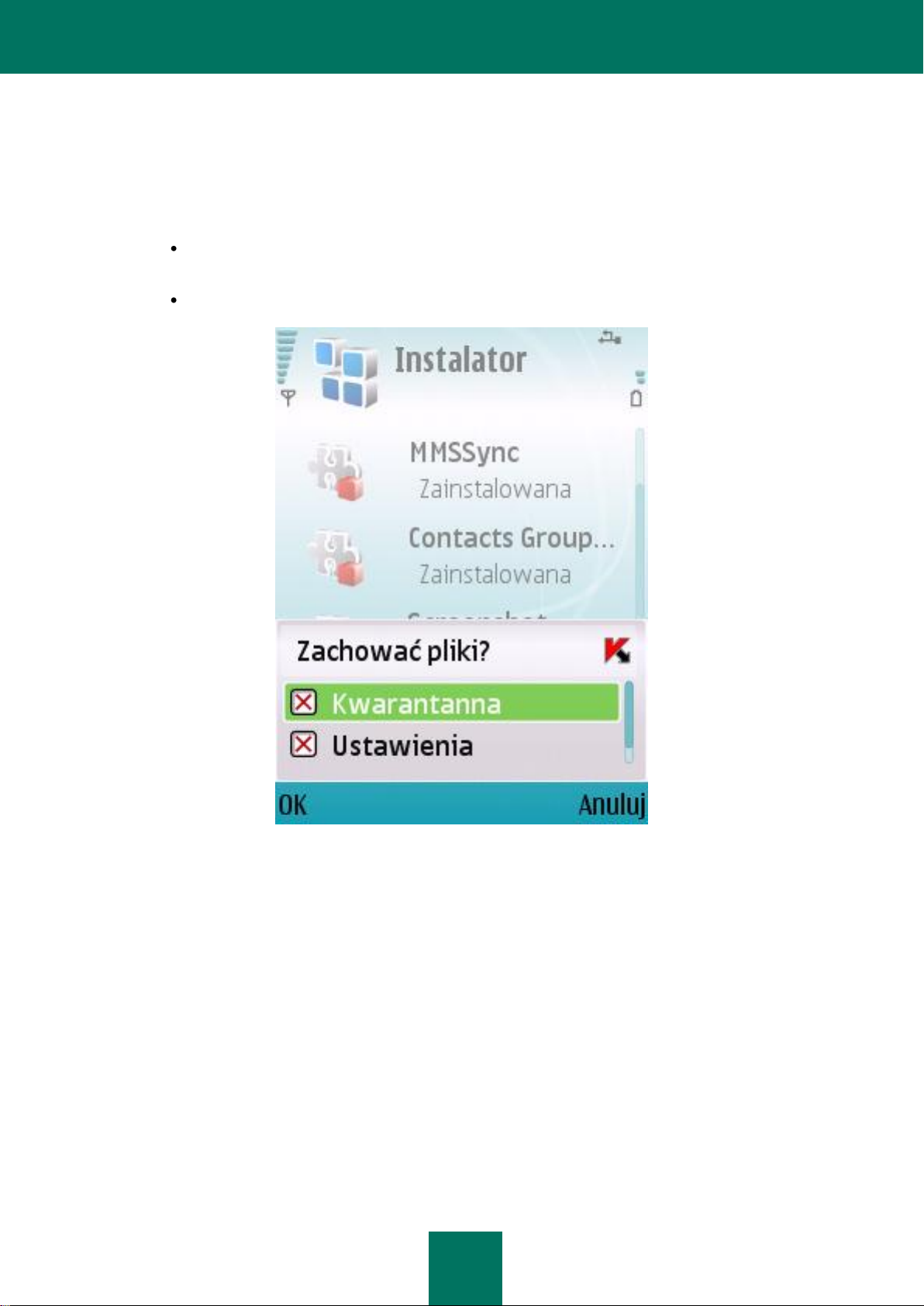

d. Potwierdź dezinstalację aplikacji, wciskając przycisk Tak.

e. Wprowadź kod i wciśnij OK.

f. Określ, czy zachowane mają zostać ustawienia programu i obiekty znajdujące

się w Kwarantannie:

Jeżeli chcesz zapisać parametry aplikacji i obiekty znajdujące się w kwarantannie, zaznacz pola

znajdujące się obok wymaganych parametrów i wciśnij OK (patrz rysunek poniżej).

W celu wykonania pełnej dezinstalacji aplikacji wciśnij Anuluj.

Rysunek 7: Lista ustawień, która mają zostać zachowane

Rozpocznie się usuwanie aplikacji.

Jeżeli na Twoim urządzeniu włączone jest ukrywanie poufnych informacji i / lub

zaszyfrowany jest tylko jeden folder, aplikacja automatycznie wyłączy ukrywanie

danych i / lub odszyfruje wszystkie foldery.

Aby zakończyć dezinstalację aplikacji, uruchom ponownie urządzenie.

Page 22

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

22

ZARZĄDZANIE USTAWIENIAMI APLIKACJI

W TEJ SEKCJI

Informacje o licencjach Kaspersky Endpoint Security 8 for Smartphone ....................................................................... 22

Instalowanie licencji ....................................................................................................................................................... 24

Przeglądanie informacji o licencji ................................................................................................................................... 24

Wszystkie ustawienia związane z działaniem programu Kaspersky Endpoint Security 8 for

Smartphone, łącznie z licencją, są konfigurowane przez administratora za pośrednictwem

systemu zdalnego zarządzania. Następnie administrator może zezwolić na lub zablokować

użytkownikowi możliwość modyfikowania tych ustawień.

Będziesz mógł modyfikować ustawienia związane z działaniem aplikacji na swoim

urządzeniu, jeśli administrator nie zablokował możliwości modyfikowania tych ustawień.

Jeżeli z lewej strony ustawień znajduje się ikona kłódki, nie będzie można modyfikować

ustawień aplikacji z poziomu urządzenia mobilnego.

W przypadku, gdy administrator zmodyfikował ustawienia aplikacji, zostaną one przesłane

na urządzenie przy użyciu systemu zdalnego zarządzania. W tej sytuacji zmienią się

ustawienia aplikacji, które zostały zablokowane przez administratora. Ustawienia, które nie

zostały zablokowane przez administratora, pozostaną takie same.

Jeżeli ustawienia aplikacji nie zostały odebrane przez urządzenie lub jeśli chcesz

skonfigurować wartości wprowadzone przez administratora, użyj synchronizacji

urządzenia z systemem zdalnego zarządzania (patrz "Ręczne włączanie synchronizacji"

na stronie 26).

Z funkcji synchronizacji można korzystać tylko na wyraźne żądanie administratora.

ZARZĄDZANIE LICENCJĄ

W tej sekcji znajdują się informacje o licencji aplikacji, w jaki sposób ją aktywować oraz

gdzie znaleźć informacje o niej.

INFORMACJE O LICENCJACH KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE

Licencja to prawo do korzystania z Kaspersky Endpoint Security 8 for Smartphone i

dodatkowych usług z tym związanych, oferowanych przez firmę Kaspersky Lab lub jej

partnerów.

Aby można było korzystać z aplikacji, musi być zainstalowana licencja.

Page 23

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

23

Każda licencja posiada okres ważności i typ.

Okres ważności licencji – czas, w trakcie którego można korzystać z dodatkowych usług:

pomocy technicznej;

aktualizacji antywirusowych baz danych aplikacji.

Zakres usług zależy od typu licencji.

Dostępne są następujące typy licencji:

Testowa - jest to darmowa licencja z ograniczonym czasem ważności wynoszącym

na przykład 30 dni. Jest ona udostępniana w celu zapoznania użytkowników z

programem Kaspersky Endpoint Security 8 for Smartphone.

W trakcie trwania okresu ważności licencji testowej dostępne są wszystkie funkcje

aplikacji. Po wygaśnięciu jej okresu ważności Kaspersky Endpoint Security 8 for

Smartphone przestanie wykonywać wszystkie swoje funkcje. W takiej sytuacji możliwe

będzie jedynie:

wyłączenie składników Szyfrowanie i Ochrona prywatności;

odszyfrowywanie przez użytkowników wcześniej wybranych folderów;

wyłączanie ukrywania danych osobistych;

przeglądanie systemu pomocy aplikacji;

synchronizacja z systemem zdalnego zarządzania.

Komercyjna – jest to płatna licencja z ograniczonym czasem ważności wynoszącym

na przykład rok. Dostarczana jest przy zakupie programu Kaspersky Endpoint

Security 8 for Smartphone.

Po aktywowaniu licencji komercyjnej stają się dostępne wszystkie funkcje programu

oraz dodatkowe usługi.

Page 24

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

24

Po wygaśnięciu okresu ważności licencji komercyjnej ograniczone zostają funkcje

programu Kaspersky Endpoint Security 8 for Smartphone. Nadal można używać

modułów Anti-Spam i Zapora sieciowa, przeprowadzać skanowanie antywirusowe

oraz używać modułów ochrony; niemożliwe jest natomiast aktualizowanie baz

danych, a więc używać można tylko uaktualnień sygnatur zagrożeń pobranych na

krótko przed wygaśnięciem licencji. W przypadku pozostałych modułów aplikacji

możliwe jest tylko:

wyłączanie komponentów: Szyfrowanie, Anti-Theft, Ochrona prywatności;

odszyfrowywanie folderów wybranych przez użytkownika do zaszyfrowania;

wyłączanie ukrywania danych osobistych;

przeglądanie systemu pomocy aplikacji;

INSTALOWANIE LICENCJI

Administrator instaluje licencję za pośrednictwem systemu zdalnego zarządzania.

Kaspersky Endpoint Security 8 for Smartphone działa bez licencji w trybie pełnej

funkcjonalności przez trzy dni od zainstalowania. W tym czasie administrator instaluje

licencję zdalnie, w wyniku czego aplikacja zostaje aktywowana.

Jeżeli licencja nie zostanie zainstalowana w przeciągu trzech dni od instalacji, aplikacja

będzie działać w trybie ograniczonej funkcjonalności. W tym trybie możliwe jest:

wyłączanie wszystkich składników;

szyfrowanie jednego lub kilku folderów;

wyłączanie ukrywania danych osobistych;

przeglądanie systemu pomocy aplikacji.

synchronizacja z systemem zdalnego zarządzania.

Jeżeli licencja nie zostanie zainstalowana w przeciągu trzech dni od instalacji, zainstaluj ją

przy pomocy synchronizacji urządzenia z systemem zdalnego zarządzania (patrz "Ręczne

włączanie synchronizacji" na stronie 26).

Page 25

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

25

PRZEGLĄDANIE INFORMACJI O LICENCJI

Można przeglądać następujące informacje o licencji: numer licencji, jej typ, datę aktywacji,

datę wygaśnięcia, liczbę dni pozostałych do wygaśnięcia licencji i numer seryjny

urządzenia.

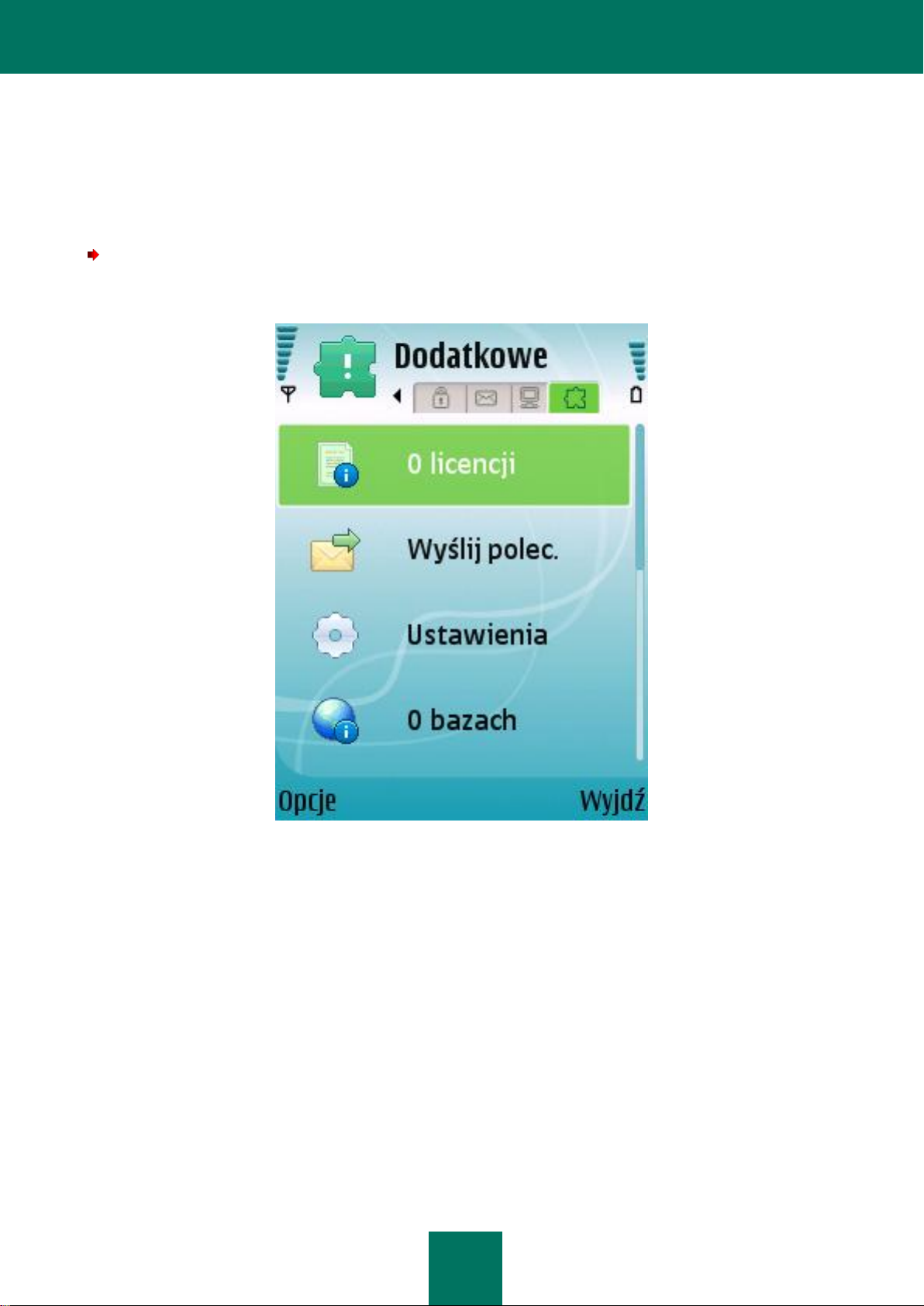

W celu przejrzenia informacji o aplikacji,

na zakładce Dodatkowe wybierz O licencji (patrz rysunek poniżej).

Rysunek 8: Przeglądanie informacji o licencji

Zostanie otwarte okno Informacje o licencji.

SYNCHRONIZACJA Z SYSTEMEM ZDALNEGO ZARZĄDZANIA

Podczas synchronizacji ustawienia aplikacji skonfigurowane przez administratora zostają

przeniesione na urządzenie. Raporty z działań komponentów aplikacji są przenoszone z

urządzenia do systemu zdalnego zarządzania.

Synchronizacja urządzenia z systemem zdalnego zarządzania jest przeprowadzana

automatycznie.

Page 26

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

26

Jeżeli synchronizacja nie zostanie przeprowadzona automatycznie, możesz to zrobić

ręcznie.

Ręczna synchronizacja jest konieczna w następujących sytuacjach:

jeżeli licencja nie została zainstalowana w przeciągu trzech dni od instalacji

aplikacji;

jeżeli ustawienia aplikacji skonfigurowane przez administratora nie zostały

odebrane przez urządzenie.

Zgodnie z systemem zdalnego zarządzania wybranym przez administratora do

zarządzania aplikacją, zażądane może zostać od użytkownika wprowadzenie ustawień

połączenia z systemem zdalnego zarządzania. W tej sytuacji wartości ustawień

wprowadzone ręcznie przez użytkownika mogą być modyfikowane z poziomu aplikacji

(patrz "Modyfikowanie ustawień synchronizacji" na stronie 27).

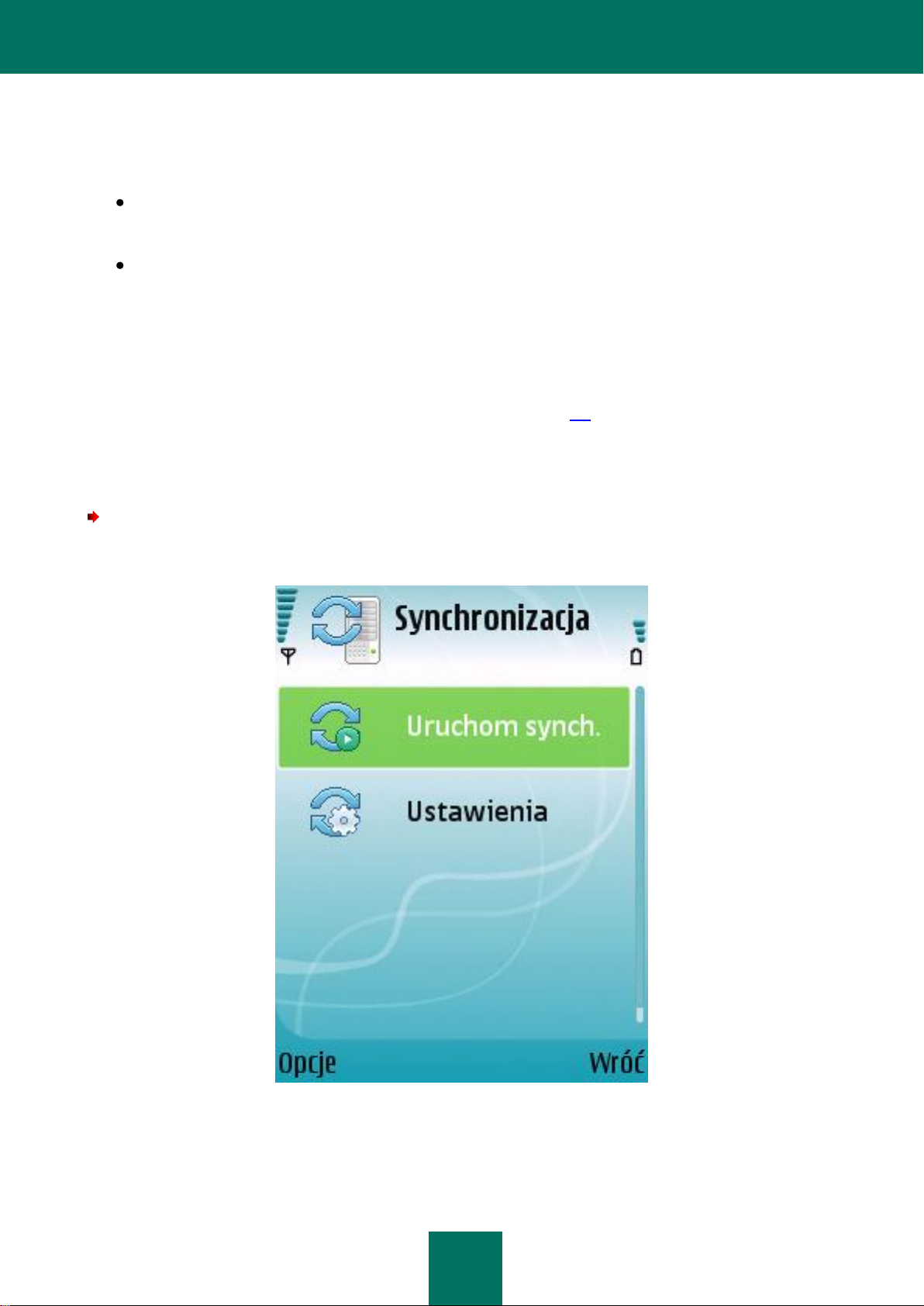

RĘCZNE WŁĄCZANIE SYNCHRONIZACJI

W celu ręcznego przeprowadzenia synchronizacji urządzenia z systemem zdalnego zarządzania,

wybierz element Synchronizacja znajdujący się na zakładce Dodatkowe.

Rysunek 9: Ręczna synchronizacja

Jeżeli podczas instalacji aplikacji nie zostało zażądane od użytkownika wprowadzenie

ustawień połączenia z systemem zdalnego zarządzania, zostanie wyświetlone okno

potwierdzenia synchronizacji z systemem zdalnego zarządzania. Zezwól na

Page 27

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

27

synchronizację, wybierając Tak. Nawiązane zostanie połączenie internetowe z systemem

zdalnego zarządzania.

Jeżeli podczas instalacji aplikacji zażądane zostało od użytkownika wprowadzenie

ustawień połączenia z systemem zdalnego zarządzania, zostanie otwarte okno

Synchronizacja. Wybierz element Włącz synchronizację. Zostanie otwarte okno

potwierdzenia synchronizacji z systemem zdalnego zarządzania. Zezwól na

synchronizację, wybierając Tak. Nawiązane zostanie połączenie internetowe z systemem

zdalnego zarządzania.

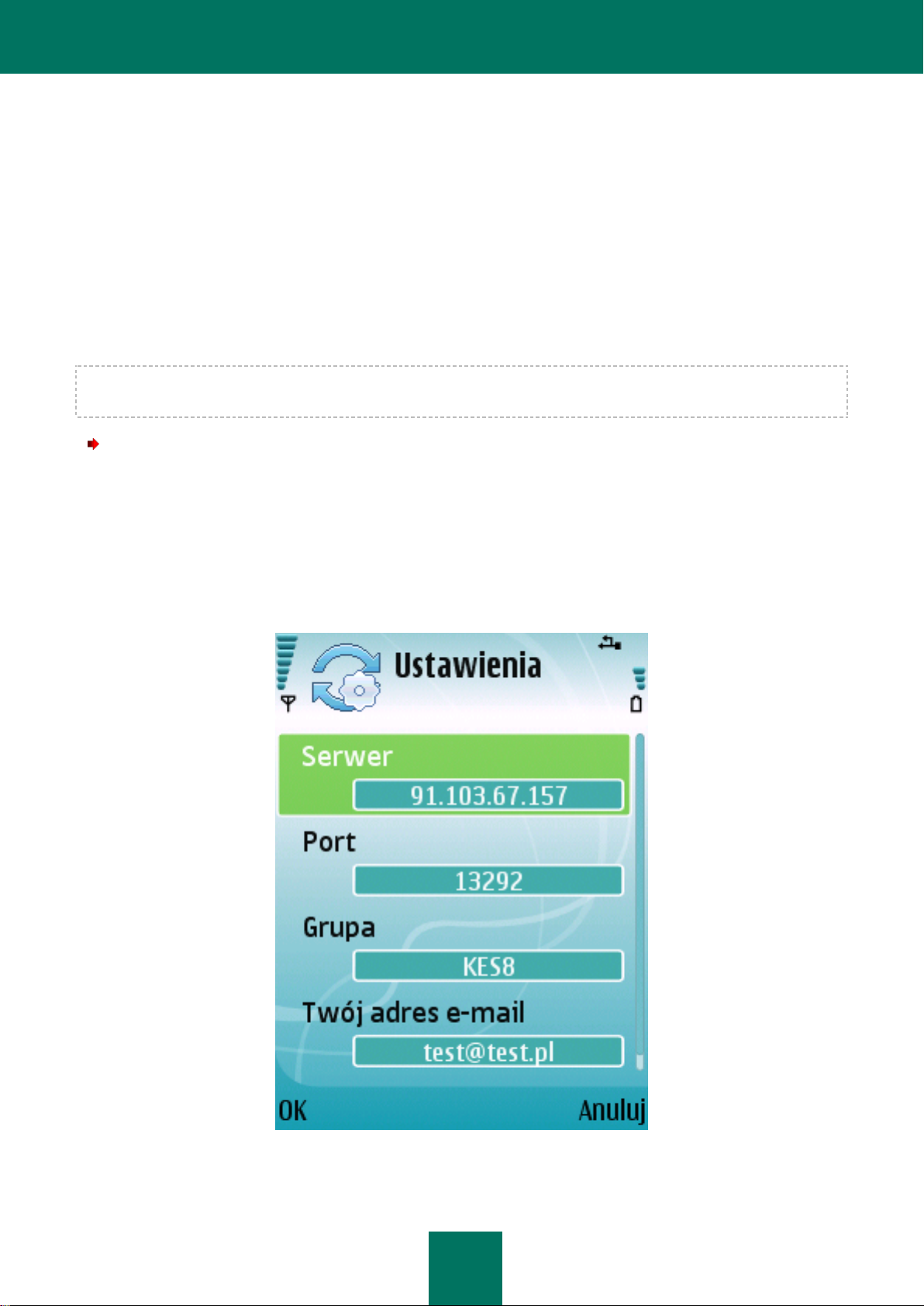

MODYFIKOWANIE USTAWIEŃ SYNCHRONIZACJI

Modyfikowanie ustawień połączenia z systemem zdalnego zarządzania może się odbywać tylko na wyraźne żądanie

administratora.

W celu zmodyfikowania ustawień połączenia ze zdalną administracją:

1. Wybierz element Synchronizacja znajdujący się na zakładce Dodatkowe.

Zostanie otwarte okno Synchronizacja.

Wybierz element Ustawienia synchronizacji.

Zostanie otwarte okno Ustawienia synchronizacji.

Rysunek 10: Modyfikowanie ustawień synchronizacji

Zmień następujące ustawienia:

Page 28

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

28

Serwer;

W TEJ SEKCJI

Uruchamianie aplikacji ................................................................................................................................................... 28

Wprowadzanie hasła ...................................................................................................................................................... 28

Przeglądanie informacji o aplikacji ................................................................................................................................. 29

Port;

Grupa.

Wciśnij OK.

ROZPOCZYNANIE PRACY

Sekcja ta zawiera informacje o rozpoczynaniu pracy z programem Kaspersky Endpoint

Security 8 for Smartphone: ustawianiu hasła aplikacji, uruchamianiu aplikacji,

aktualizowaniu antywirusowych baz danych oraz skanowaniu urządzenia w poszukiwaniu

wirusów.

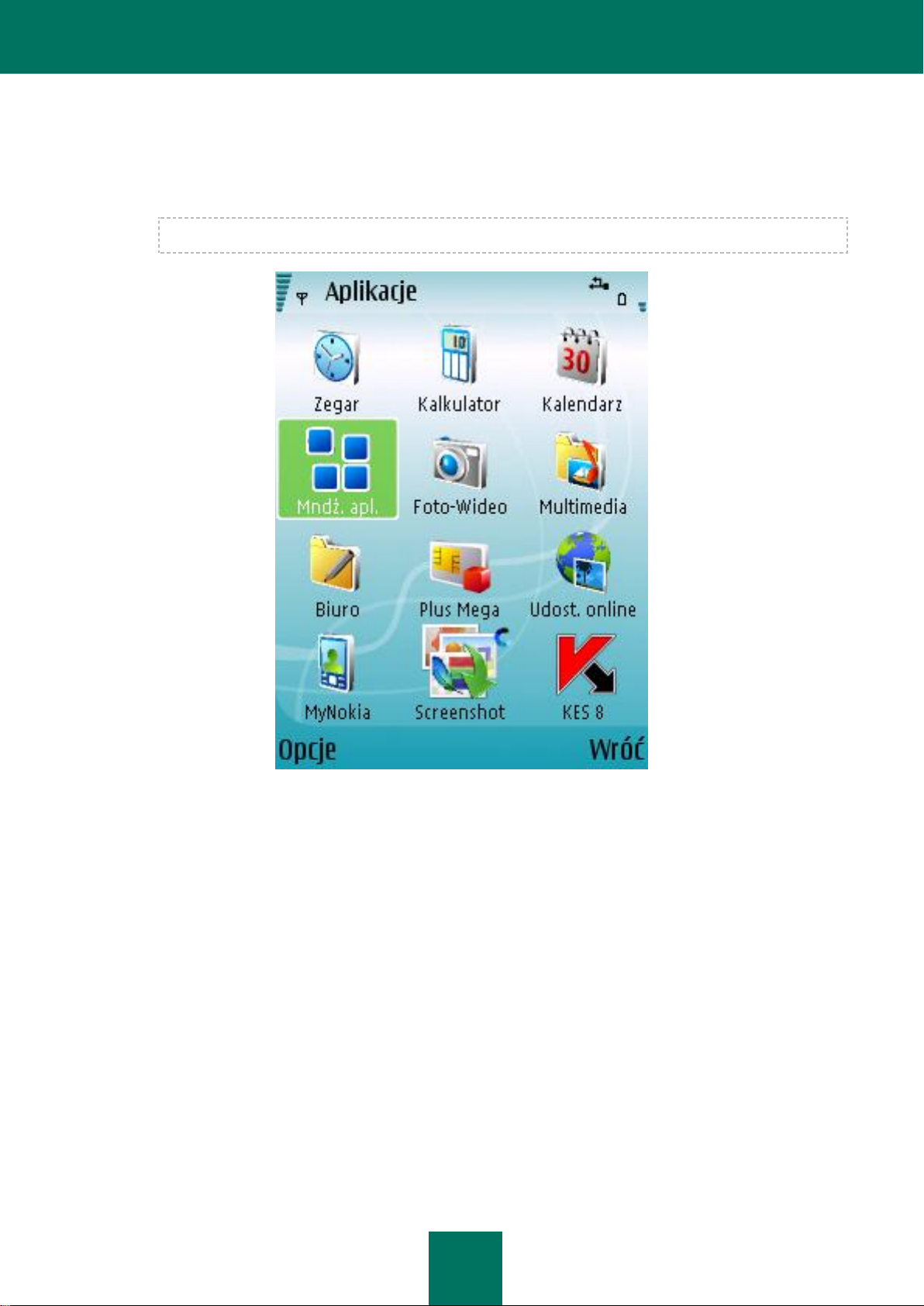

URUCHAMIANIE APLIKACJI

W celu uruchomienia Kaspersky Endpoint Security 8 for Smartphone:

1. Otwórz menu główne urządzenia.

Wybierz Aplikacje → Mndż.apl. → KES 8.

Folder instalacyjny aplikacji może się różnić w zależności od modelu urządzenia mobilnego.

Uruchom aplikację. W tym celu wciśnij Opcje → Otwórz.

Zostanie otwarte okno KES 8.

W prowadź hasło aplikacji (patrz sekcja "Wprowadzanie hasła" na stronie 28) i wciśnij

OK.

WPROWADZANIE HASŁA

Po uruchomieniu programu należy wprowadzić hasło. Hasło zapobiega

nieautoryzowanemu dostępowi do ustawień aplikacji. Zdefiniowane hasło możesz zmienić

w późniejszym terminie.

Podanie hasła jest wymagane w następujących przypadkach:

Page 29

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

29

w celu uzyskania dostępu do aplikacji;

w celu uzyskania dostępu do zaszyfrowanych folderów;

podczas wysyłania polecenia SMS z innego urządzenia w celu zdalnego

uruchomienia następujących funkcji: Blokowanie, Usuwanie danych, SIM Watch,

GPS Find oraz Ochrona prywatności;

przy dezinstalacji aplikacji.

Zapamiętaj to hasło. Jeżeli je zapomnisz, używanie funkcji Kaspersky Mobile Security 8, uzyskanie dostępu do

zaszyfrowanych plików i dezinstalacja aplikacji będą niemożliwe.

Hasło składa się z cyfr. Musi ono zawierać przynajmniej cztery znaki.

W celu wprowadzenia hasła:

1. Po uruchomieniu aplikacji, w polu Wprowadź nowe hasło należy wpisać cyfry,

które będą tworzyć Twoje hasło.

Wprowadź je ponownie w polu Potwierdź hasło.

Wprowadzony kod jest automatycznie weryfikowany.

Jeżeli w wyniku weryfikacji wprowadzony kod okaże się nieprawidłowy, aplikacja

wyświetli ostrzeżenie i zażąda potwierdzenia. Aby użyć hasła, wciśnij Tak. Aby

utworzyć nowe hasło, wciśnij Nie.

Aby rozpocząć korzystanie z aplikacji, wciśnij OK.

PRZEGLĄDANIE INFORMACJI O APLIKACJI

Możesz przejrzeć ogólne informacje o aplikacji Kaspersky Endpoint Security 8 for

Smartphone i jej wersji.

W celu przejrzenia informacji o aplikacji,

na zakładce Dodatkowe wybierz O programie.

INTERFEJS APLIKACJI

Interfejs programu Kaspersky Endpoint Security 8 for Smartphone jest prosty i wygodny w

użyciu. Sekcja ta zawiera informacje o jego głównych elementach.

IKONA OCHRONY

Ikona ochrony obrazuje bieżący stan aplikacji. Jeżeli ikona jest aktywna (kolorowa)

oznacza to, że ochrona jest włączona. Jeżeli ikona jest nieaktywna (szara) oznacza to, że

ochrona została zatrzymana i wszystkie jej komponenty są wyłączone.

Page 30

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

30

Domyślnie ikona ochrony nie jest wyświetlana na ekranie urządzenia. Możesz zmienić

ZOBACZ RÓWNIEŻ

Wyświetlanie ikony ochrony ....................................................................................................................................... 113

ustawienia jej wyświetlania (patrz sekcja "Wyświetlanie okna stanu" na stronie 112).

OKNO STANU OCHRONY

Stan głównych komponentów aplikacji jest wyświetlany w bieżącym oknie stanu.

Dla każdego komponentu możliwe są trzy stany, z których każdy ma przypisany kolor

odpowiadający sygnalizacji świetlnej. Zielone światło oznacza, że ochrona urządzenia jest

na odpowiednim poziomie. Żółty i czerwony wskazują na różne typy zagrożeń. Do

zagrożeń zalicza się nie tylko przestarzałe bazy danych, ale także m.in. wyłączone moduły

ochrony czy wybranie minimalnego poziomu ochrony.

Okno stanu ochrony jest dostępne zaraz po uruchomieniu aplikacji i zawiera następujące

informacje:

Ochrona jest stanem ochrony w czasie rzeczywistym (patrz sekcja "Ochrona

systemu plików" na stronie 33).

Zielona ikona stanu oznacza, że ochrona jest aktywna i jest na odpowiednim

poziomie, a bazy danych aplikacji są aktualne.

Żółta ikona oznacza, że bazy danych nie były aktualizowane od wielu dni.

Czerwona ikona oznacza, że problem może spowodować utratę informacji lub

infekcję urządzenia. Na przykład, ochrona jest wyłączona. Możliwe, że aplikacja nie

była aktualizowana od długiego czasu.

Zapora sieciowa jest poziomem ochrony urządzenia przed niechcianą aktywnością

sieciową (patrz sekcja "Filtrowanie aktywności sieciowej. Zapora sieciowa" na

stronie 91).

Zielona ikona stanu oznacza, że komponent jest aktywny. Wybrany został poziom

ochrony Zapory sieciowej.

Czerwona ikona oznacza, że aktywność sieciowa nie jest filtrowana.

Anti-Theft – stan ochrony danych w przypadku zgubienia lub kradzieży urządzenia

(patrz sekcja "Ochrona danych w przypadku zgubienia lub kradzieży urządzenia" na

stronie 66).

Zielona ikona stanu oznacza, że funkcja Anti-Theft jest aktywna; jej nazwa jest

wyświetlana pod stanem komponentu.

Czerwona ikona oznacza, że funkcje Anti-Theft są wyłączone.

Ochrona prywatności – jest stanem ukrywającym poufne informacje (patrz

"Ochrona prywatności" na stronie 80).

Page 31

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

31

ZOBACZ RÓWNIEŻ

Wyświetlanie okna stanu ............................................................................................................................................. 112

Zielona ikona stanu oznacza, że komponent jest aktywny. Poufne dane są ukryte.

Żółty stan ochrony ostrzega, że komponent jest wyłączony. Poufne dane są

wyświetlane i dostępne do przeglądania.

Licencja jest okresem ważności licencji (patrz sekcja "Zarządzanie licencją" na

stronie 22).

Zielona ikona stanu oznacza, że okres ważności licencji kończy się za więcej niż 14

dni.

Żółta ikona stanu oznacza, że okres ważności licencji kończy się za mniej niż 14

dni.

Czerwona ikona oznacza, że licencja wygasła.

Rysunek 11: Okno bieżącego stanu

Do okna stanu można również przejść, wybierając Opcje → Stan ochrony.

Domyślnie, okno stanu wyświetlane jest po uruchomieniu aplikacji. Możesz zmienić

ustawienia jego wyświetlania (patrz sekcja "Wyświetlanie okna stanu" na stronie 112).

Page 32

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

32

ZAKŁADKI APLIKACJI

Moduły aplikacji są rozmieszczone logicznie i są dostępne na zakładkach aplikacji. Każda

zakładka umożliwia dostęp do wybranego komponentu i zadań ochrony.

Menu Kaspersky Endpoint Security 8 for Smartphone zawiera następujące zakładki:

Anti-Virus - chroni system plików, wykonuje skanowanie na żądanie i aktualizuje

antywirusowe bazy danych aplikacji.

Ochrona prywatności – ukrywa poufne dane na urządzeniu.

Anti-Theft– blokuje urządzenie i usuwa z niego informacji w przypadku zgubienia

lub kradzieży.

Szyfrowanie – szyfruje dane na urządzeniu.

Anti-Spam– filtruje niechciane przychodzące połączenia i wiadomości SMS.

Zapora sieciowa– monitoruje aktywność sieciową.

Dodatkowe– umożliwia konfigurowanie ogólnych ustawień aplikacji, uruchamianie

synchronizacji urządzenia z systemem zdalnego zarządzania, przeglądanie

informacji o aplikacji i licencji.

Domyślnie zakładki aplikacji są dostępne po wyświetleniu okna bieżącego stanu (patrz

sekcja "Okno stanu ochrony" na stronie. 30).

Może ono zostać otwarte w następujący sposób:

przy użyciu dżojstika lub rysika;

przez wybranie Opcje → Otwórz zakładkę.

Page 33

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

33

MENU APLIKACJI

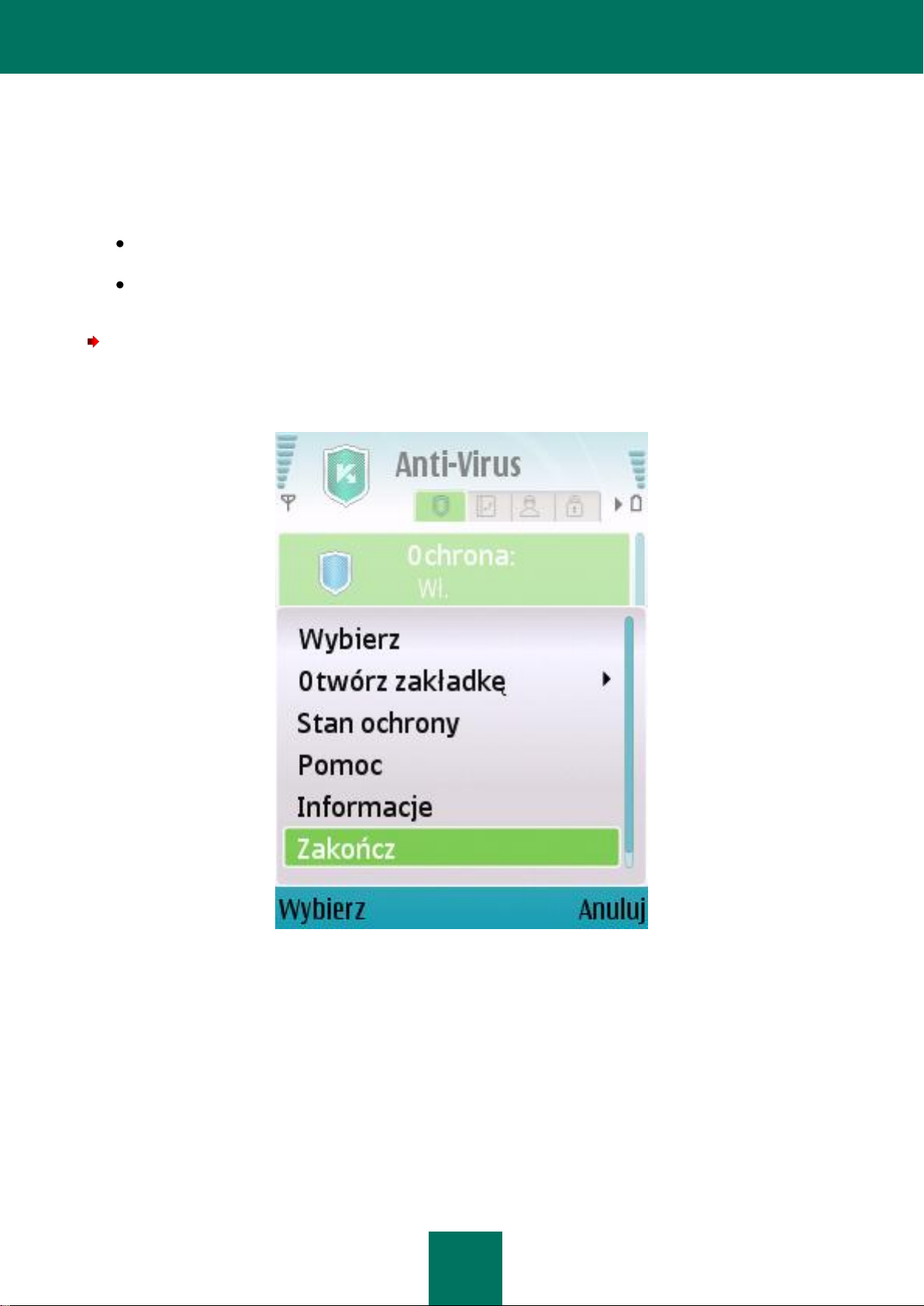

Menu aplikacji umożliwia wykonywanie głównych zadań. Menu zawiera następujące

elementy (patrz rysunek poniżej):

Wybierz: wybieranie opcji, polecenia lub ustawienia.

Otwórz zakładkę: przejście do wyboru komponentu aplikacji.

Stan ochrony: przejście do okna bieżącego stanu ochrony.

Pomoc – otwiera pomoc kontekstową programu Kaspersky Endpoint Security 8 for

Smartphone.

Informacje: otwiera okno zawierające szczegóły dotyczące programu.

Zakończ – zamyka program Kaspersky Endpoint Security 8 for Smartphone.

Rysunek 12: Menu aplikacji

W celu otwarcia menu aplikacji

wybierz Opcje.

Do poruszania się po menu aplikacji użyj dżojstika lub rysika.

Page 34

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

34

OCHRONA SYSTEMU PLIKÓW

W TEJ SEKCJI

Informacje o Ochronie .................................................................................................................................................... 34

Włączanie/wyłączanie Ochrony ...................................................................................................................................... 34

Konfigurowanie obszaru ochrony ................................................................................................................................... 36

Wybieranie akcji, która ma być wykonywana na szkodliwych obiektach ........................................................................ 37

Przywracanie domyślnych ustawień ochrony ................................................................................................................. 38

Sekcja ta zawiera informacje o komponencie Ochrona, który umożliwia zapobieganie

infekcjom systemu plików urządzenia. Opisuje również sposób aktywacji/zatrzymywania

ochrony i dostosowywania jej ustawień działania.

INFORMACJE O OCHRONIE

Ochrona jest uruchamiana zaraz po załadowaniu systemu operacyjnego i działa w pamięci

urządzenia. Ochrona monitoruje zmiany w systemie plików w tle i skanuje pliki w

poszukiwaniu szkodliwych obiektów. Pliki są skanowane zgodnie z następującym

algorytmem:

1. Ochrona skanuje każdy plik podczas jego otwierania.

Ochrona sprawdza plik na obecność szkodliwych obiektów. Szkodliwe obiekty

wykrywane są poprzez porównywanie z antywirusowymi bazami danych aplikacji,

które zawierają opisy wszystkich dotychczas poznanych szkodliwych obiektów oraz

metody ich neutralizowania.

Zgodnie z wynikiem analizy, możliwe są następujące typy Ochrony:

Jeżeli w pliku zostanie wykryty szkodliwy kod, Ochrona zablokuje dostęp do

niego i wykona akcję określoną w ustawieniach.

Jeżeli w pliku nie zostanie wykryty szkodliwy kod, zostanie on przywrócony.

Informacje o wynikach działania Ochrony są zapisywane w raporcie aplikacji (patrz sekcja

"Raporty aplikacji" na stronie 107).

Page 35

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

35

WŁĄCZANIE/WYŁĄCZANIE OCHRONY

Jeżeli Ochrona jest aktywna, wszystkie działania w systemie są pod pełną kontrolą.

Aby zapewnić ochronę przed szkodliwymi obiektami, używane są zasoby urządzenia. Aby

zmniejszyć obciążenie urządzenia podczas wykonywania zadań, możesz czasowo

wyłączyć Ochronę.

Specjaliści z firmy Kaspersky Lab nie zalecają wyłączania Ochrony, gdyż może to doprowadzić do zainfekowania

komputera i utraty danych.

Bieżący stan Ochrony jest wyświetlany na zakładce Anti-Virus obok polecenia Ochrona.

Aby modyfikować ustawienia, możesz użyć dżojstika urządzenia lub wybrać Opcje → Modyfikuj.

W celu włączenia Ochrony:

1. Wybierz element Ochrona znajdujący się na zakładce Anti-Virus.

Zostanie otwarte okno Ochrona.

Dla ustawienia Tryb ochrony wybierz Włącz (patrz rysunek poniżej).

Rysunek 13: Włączanie Ochrony

W celu zapisania zmian wciśnij przycisk Wróć.

Page 36

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

36

W celu wyłączenia Ochrony:

1. Wybierz element Ochrona znajdujący się na zakładce Anti-Virus.

Zostanie otwarte okno Ochrona.

Dla ustawienia Tryb ochrony wybierz Wyłącz.

W celu zapisania zmian wciśnij przycisk Wróć.

KONFIGUROWANIE OBSZARU OCHRONY

Możesz wybrać pliki, które mają być sprawdzane przez Kaspersky Endpoint Security 8 for

Smartphone na obecność szkodliwych obiektów.

Aby modyfikować ustawienia, możesz użyć dżojstika urządzenia lub wybrać Opcje → Modyfikuj.

W celu wybrania typu skanowanych obiektów:

1. Wybierz element Ochrona znajdujący się na zakładce Anti-Virus.

Zostanie otwarte okno Ochrona.

Wybierz wartość dla ustawienia Skanowane obiekty (patrz rysunek poniżej):

Wszystkie pliki: skanowanie wszystkich typów plików.

Pliki wykonywalne – skanowanie tylko plików wykonywalnych (na przykład

plików w formatach EXE, SIS, MDL, APP).

Rysunek 14: Wybieranie skanowanych obiektów

W celu zapisania zmian wciśnij OK.

Page 37

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

37

WYBIERANIE AKCJI, KTÓRA MA BYĆ WYKONYWANA NA

SZKODLIWYCH OBIEKTACH

Możesz wybrać akcję jaką Kaspersky Endpoint Security 8 for Smartphone będzie

wykonywał na wykrytych szkodliwych obiektach.

Aby modyfikować ustawienia, możesz użyć dżojstika urządzenia lub wybrać Opcje → Modyfikuj.

W celu skonfigurowania reakcji programu w przypadku wykrycia szkodliwego obiektu:

1. Wybierz element Ochrona znajdujący się na zakładce Anti-Virus.

Zostanie otwarte okno Ochrona.

Możesz wybrać akcję, która będzie wykonywana przez aplikację w przypadku wykrycia

szkodliwego obiektu. W tym celu ustaw wartość dla ustawienia Jeśli zostanie

wykryty wirus (patrz rysunek poniżej):

Usuń – usuwa szkodliwe obiekty bez powiadamiania użytkownika.

Kwarantanna – umieszcza szkodliwe obiekty w kwarantannie.

Zapisz w raporcie – nie przetwarza szkodliwych obiektów i zapisuje informacje

o ich wykryciu w raporcie. Blokuje obiekt przy próbie jego użycia, np.

skopiowania lub otwarcia.

Rysunek 15: Reakcja aplikacji na wykryte zagrożenie

W celu zapisania zmian wciśnij OK.

Page 38

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

38

PRZYWRACANIE DOMYŚLNYCH USTAWIEŃ OCHRONY

W TEJ SEKCJI

Informacje o skanowaniu urządzenia ............................................................................................................................. 38

Ręczne uruchamianie skanowania ................................................................................................................................. 39

Uruchamianie skanowania zgodnie z terminarzem ................................................................................................ ........ 42

Wybieranie typu obiektów, które mają być skanowane .................................................................................................. 43

Konfigurowanie skanowania archiwów ................................................................................................ ........................... 44

Wybieranie akcji, która ma być wykonywana na wykrytych obiektach ........................................................................... 45

Przywracanie ustawień domyślnych skanowania urządzenia ........................................................................................ 47

Początkowo aplikacja używa ustawień zalecanych przez ekspertów firmy Kaspersky Lab.

Po zainstalowaniu aplikacji wszystkie ustawienia są konfigurowane przez administratora

za pośrednictwem systemu zdalnego zarządzania. Jeżeli ustawienia aplikacji można

modyfikować na urządzeniu, wówczas podczas konfigurowania Ochrony możliwe będzie

przywrócenie zalecanych ustawień.

W celu przywrócenia ustawień Ochrony skonfigurowanych przez administratora:

1. Wybierz element Ochrona znajdujący się na zakładce Anti-Virus.

Zostanie otwarte okno Ochrona.

Wybierz Opcje → Przywróć.

SKANOWANIE URZĄDZENIA

Znajdują się tu informacje o skanowaniu urządzenia na żądanie, które identyfikuje i

neutralizuje zagrożenia na urządzeniu. Sekcja ta opisuje również uruchamianie

skanowania, skanowanie systemu plików zgodnie z terminarzem, wybieranie plików do

przeskanowania oraz ustawianie akcji, jaką aplikacja wykona po wykryciu zagrożenia.

Page 39

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

39

INFORMACJE O SKANOWANIU URZĄDZENIA

Skanowanie na żądanie ułatwia wykrywanie i leczenie szkodliwych obiektów. Kaspersky

Endpoint Security 8 for Smartphone wykonuje pełne lub częściowe skanowanie

urządzenia - np. skanowanie tylko zawartości wbudowanej pamięci urządzenia lub

określonych folderów (łącznie z tymi znajdującymi się na karcie pamięci).

Urządzenie jest skanowane w następujący sposób:

1. Kaspersky Endpoint Security 8 for Smartphone skanuje pliki, które zostały

wskazane w ustawieniach skanowania (patrz sekcja "Wybieranie typu obiektów,

które mają być skanowane" na stronie 43).

Podczas skanowania każdy plik jest sprawdzany na obecność szkodliwych obiektów

(szkodliwego oprogramowania). Szkodliwe obiekty są wykrywane poprzez

porównanie z antywirusowymi bazami aplikacji. Antywirusowe bazy danych

zawierają opisy wszystkich dotychczas poznanych szkodliwych obiektów oraz

metody ich neutralizacji.

W zależności od wyniku skanowania reakcja programu Kaspersky Endpoint

Security 8 for Smartphone może być następująca:

jeżeli w pliku zostanie wykryty szkodliwy obiekt, Kaspersky Endpoint Security 8

for Smartphone zablokuje dostęp do pliku i wykona akcję określoną w

ustawieniach (patrz sekcja "Wybieranie akcji, która ma być wykonywana na

wykrytych obiektach" na stronie 45);

jeżeli nie zostanie wykryty szkodliwy kod, plik zostanie przywrócony do

działania.

Skanowanie jest uruchamiane ręcznie lub automatycznie zgodnie z terminarzem (patrz

sekcja "Uruchamianie skanowania zgodnie z terminarzem" na stronie 42).

Informacja o wynikach skanowania na żądanie jest zapisywana w raporcie aplikacji (patrz

sekcja "Raporty aplikacji" na stronie 107).

Page 40

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

40

RĘCZNE URUCHAMIANIE SKANOWANIA

Ręcznie można uruchomić pełne lub częściowe skanowanie.

W celu ręcznego uruchomienia skanowania:

1. Na zakładce Anti-Virus wybierz element Skanowanie.

Zostanie otwarte okno Skanowanie.

Wybierz obszar skanowania urządzenia (patrz rysunek poniżej):

Pełne skanowanie – skanowanie całego systemu plików urządzenia. Domyślnie

aplikacja skanuje pliki zapisane w pamięci urządzenia i na kartach pamięci.

Skanowanie foldera– skanowanie pojedynczego obiektu w systemie plików

urządzenia lub na karcie pamięci. Jeżeli wybrany zostanie element Skanowanie

foldera, zostanie otwarte okno zawierające system plików urządzenia. Do

poruszania się po systemie plików użyj przycisków dżojstika lub rysika. Aby

rozpocząć skanowanie folderu, zaznacz go, a następnie wybierz Opcje →

Skanowanie.

Skanowanie pamięci – skanowanie procesów uruchomionych w pamięci

systemu oraz plików z nimi skojarzonych.

Skanowanie wiadomości – skanowanie wiadomości odebranych jako SMS,

MMS lub przez moduł Bluetooth.

Rysunek 16: Wybieranie obszaru skanowania

Page 41

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

41

Po uruchomieniu skanowania zostaje wyświetlone okno skanowania przedstawiające

bieżący stan wykonywania zadania: liczbę przeskanowanych plików, ścieżkę do aktualnie

skanowanego pliku oraz procentowy postęp skanowania (zobacz poniższy rysunek).

Rysunek 17: Stan skanowania urządzenia

Jeżeli Kaspersky Endpoint Security 8 for Smartphone wykryje zainfekowany obiekt,

wykona akcję zgodną z ustawieniami skanowania (patrz sekcja "Wybieranie akcji, która

ma być wykonywana na wykrytych obiektach" na stronie 45).

Po zakończeniu skanowania na ekranie zostaną wyświetlone statystyki zawierające

następujące informacje:

liczbę przeskanowanych obiektów;

liczbę wykrytych wirusów, umieszczonych w kwarantannie lub usuniętych;

liczbę nieprzechwyconych obiektów (na przykład plik jest blokowany przez system

operacyjny lub plik nie jest wykonywalny, gdy skanowane są tylko pliki

wykonywalne);

czas skanowania.

Aby oszczędzać baterię, podświetlenie ekranu podczas skanowania jest wyłączone

domyślnie. Możesz modyfikować ustawienia podświetlenia ekranu (patrz sekcja

"Zarządzenie podświetleniem ekranu" na stronie 111).

Page 42

K A S P E RS K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

42

URUCHAMIANIE SKANOWANIA ZGODNIE Z TERMINARZEM

Kaspersky Endpoint Security 8 for Smartphone umożliwia utworzenie terminarza dla

automatycznego uruchamiania skanowania systemu plików. Skanowanie zgodnie z

terminarzem odbywa się w tle. W przypadku wykrycia zainfekowanego obiektu zostanie

wykonana na nim akcja zdefiniowana w ustawieniach skanowania.

W celu uruchomienia skanowania zgodnie z terminarzem i utworzenia terminarza:

1. Na zakładce Anti-Virus wybierz element Skanowanie.

Zostanie otwarte okno Skanowanie.

Wybierz Terminarz.

Zostanie otwarte okno Terminarz.

Podaj wartość dla ustawienia Autoskanowanie (patrz rysunek poniżej):

Wyłącz - wyłączenie skanowania zgodnie z terminarzem.

Co tydzień - wykonywanie skanowania raz w tygodniu. Ustaw dzień i godzinę

rozpoczęcia skanowania. W tym celu wybierz wartości dla ustawień Dzień

skanowania i Czas skanowania.

Codziennie - wykonywanie skanowania codziennie. W polu Czas skanowania

ustaw czas rozpoczęcia skanowania.

Rysunek 18: Konfigurowanie uruchamiania pełnego skanowania zgodnie z terminarzem

W celu zapisania zmian wciśnij przycisk Wróć.

Page 43

K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

43

WYBIERANIE TYPU OBIEKTÓW, KTÓRE MAJĄ BYĆ

SKANOWANE

Domyślnie, Kaspersky Endpoint Security 8 for Smartphone skanuje wszystkie pliki

przechowywane na urządzeniu i karcie pamięci. Aby skrócić czas skanowania, możesz

wybrać typ skanowanych obiektów, czyli określić formaty, które będą skanowane w

poszukiwaniu szkodliwego kodu.

Aby modyfikować ustawienia, możesz użyć dżojstika urządzenia lub wybrać Opcje → Modyfikuj.

W celu wybrania obiektów, które mają być skanowane:

1. Na zakładce Anti-Virus wybierz element Skanowanie.

Zostanie otwarte okno Skanowanie.

Wybierz Obiekty / akcje.

Zostanie otwarte okno Obiekty i akcje.

Wybierz wartość dla ustawienia Skanowane obiekty (patrz rysunek poniżej):

Wszystkie pliki – skanuje wszystkie typy plików.

Pliki wykonywalne – skanuje tylko pliki wykonywalne posiadające