Page 1

Kaspersky Endpoint Security 8 for Smartphone

pour Android

™

OS

Guide de l'utilisateur

VERSION DE L'APPLICATION : 8.0

Page 2

2

Cher utilisateur,

Merci d'avoir choisi notre produit. Nous espérons que cette documentation vous sera utile

dans votre travail et vous apportera toutes les réponses sur notre produit logiciel.

Attention ! Ce document demeure la propriété de Kaspersky Lab ZAO (ci-après,

Kaspersky Lab) et il est protégé par les législations de la Fédération de Russie et les

accords internationaux sur les droits d'auteur. Toute copie ou diffusion illicite de ce

document, en tout ou en partie, est passible de poursuites civiles, administratives ou

judiciaires conformément aux lois de la France.

La copie sous n'importe quelle forme et la diffusion, y compris la traduction, de n'importe

quel document sont admises uniquement sur autorisation écrite de Kaspersky Lab.

Ce document et ses illustrations ne peuvent être utilisés qu'à des fins d'information à

usage non-commercial ou personnel.

Ce document peut être modifié sans préavis. Pour obtenir la dernière version de ce

document, reportez-vous au site de Kaspersky Lab à l'adresse

http://www.kaspersky.fr/docs.

Kaspersky Lab décline toute responsabilité en rapport au contenu, à la qualité, à la

pertinence ou à la précision de matériels, utilisés dans ce document, dont les droits sont la

propriété de tiers, ou aux dommages potentiels associés à l'utilisation de ce type de

documents.

Date d'édition : 08/02/12

© 2012 Kaspersky Lab ZAO. Tous droits réservés.

http://www.kaspersky.com/fr

http://support.kaspersky.fr/

Page 3

3

TABLE DES MATIERES

A PROPOS DE CE MANUEL ......................................................................................................................................... 6

Conventions .............................................................................................................................................................. 6

SOURCES D'INFORMATIONS COMPLÉMENTAIRES ................................................................................................. 8

Sources de données pour des consultations indépendantes ................................................................................... 8

Publier des messages sur le forum de Kaspersky Lab ............................................................................................. 9

Contacter l'Equipe de rédaction de la documentation............................................................................................... 9

KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE ................................................................................... 10

Configuration logicielle et matérielle ....................................................................................................................... 10

INSTALLATION DE KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE ................................................... 11

Sur l'installation de l'application via le poste de travail ........................................................................................... 11

Installation de l'application via le poste de travail ................................................................................................... 12

Sur l'installation de l'application après la réception d'un message électronique ..................................................... 14

Installation de l'application après la réception d'un message électronique ............................................................. 14

SUPPRESSION DE L'APPLICATION .......................................................................................................................... 16

ADMINISTRATION DES PARAMETRES DE L'APPLICATION ................................................................................... 17

GESTION DE LA LICENCE ......................................................................................................................................... 18

Présentation des licences de Kaspersky Endpoint Security 8 for Smartphone....................................................... 18

Installation d'une licence ......................................................................................................................................... 19

Affichage des informations de licence .................................................................................................................... 20

SYNCHRONISATION AVEC LE SYSTEME D'ADMINISTRATION DISTANTE ........................................................... 21

Lancement de la synchronisation à la main ............................................................................................................ 22

Modification des paramètres de synchronisation .................................................................................................... 23

PREMIERS PAS .......................................................................................................................................................... 24

Démarrage du logiciel ............................................................................................................................................. 25

Saisie du code secret ............................................................................................................................................. 25

Activation de la fonction de restauration du code secret ........................................................................................ 26

Restauration du code secret ................................................................................................................................... 27

Informations sur le programme ............................................................................................................................... 28

INTERFACE DE L'APPLICATION ................................................................................................................................ 29

Ecran principal de l'application ............................................................................................................................... 29

Gadget de l'écran principal ..................................................................................................................................... 31

PROTECTION DU SYSTEME DE FICHIERS .............................................................................................................. 32

Présentation de la protection .................................................................................................................................. 32

Activation / désactivation de la Protection. ............................................................................................................. 33

Configuration de la zone de protection ................................................................................................................... 34

Sélection des actions à appliquer sur les objets identifiés ...................................................................................... 35

ANALYSE DE L'APPAREIL ......................................................................................................................................... 37

Présentation de l'analyse de l'appareil ................................................................................................................... 37

Exécution manuelle d'une analyse ......................................................................................................................... 38

Exécution de l'analyse programmée ....................................................................................................................... 39

Sélection du type d'objet à analyser ....................................................................................................................... 41

Page 4

G U I D E D E L ' U T I L I S A T E U R

4

Configuration de l'analyse de fichiers compressés ................................................................................................. 42

Sélection des actions à appliquer sur les objets identifiés ...................................................................................... 42

QUARANTAINE DES OBJETS MALVEILLANTS ........................................................................................................ 44

À propos de la quarantaine..................................................................................................................................... 44

Affichage des objets en quarantaine ...................................................................................................................... 44

Restauration d'objets de la quarantaine ................................................................................................................. 45

Suppression d'objets de la quarantaine .................................................................................................................. 46

FILTRAGE DES APPELS ET DES SMS ENTRANTS ................................................................................................. 47

Présentation du Filtre des appels et des SMS ........................................................................................................ 47

Présentation des modes du Filtre des appels et des SMS .................................................................................... 48

Modification du mode du Filtre des appels et des SMS .......................................................................................... 49

Composition de la liste noire ................................................................................................................................... 49

Ajout d'un enregistrement à la liste noire .......................................................................................................... 50

Modification d'un enregistrement de la liste noire ............................................................................................. 52

Suppression d'un enregistrement de la liste blanche ........................................................................................ 52

Composition de la liste blanche .............................................................................................................................. 53

Ajout d'un enregistrement à la liste blanche ...................................................................................................... 54

Modification d'un enregistrement de la liste blanche ......................................................................................... 55

Suppression d'un enregistrement de la liste blanche ........................................................................................ 56

Réaction aux SMS et appels de contacts qui ne figurent pas dans le répertoire téléphonique .............................. 57

Réaction aux SMS en provenance de numéros sans chiffres ................................................................................ 59

Sélection de l'action à appliquer sur les SMS entrants ........................................................................................... 60

Sélection de l'action à appliquer sur des appels entrants ....................................................................................... 61

Affichage des événements du journal ..................................................................................................................... 62

PROTECTION DES DONNÉES EN CAS DE PERTE OU DE VOL DE L'APPAREIL .................................................. 63

À propos du composant Antivol .............................................................................................................................. 63

Verrouillage de l'appareil ........................................................................................................................................ 64

Suppression de données personnelles ................................................................................................................... 66

Composition de la liste des dossiers à supprimer ................................................................................................... 68

Contrôle du remplacement de la carte SIM sur l'appareil ....................................................................................... 70

Détermination des coordonnées géographiques de l'appareil ................................................................................ 71

Lancement à distance de la fonction Antivol........................................................................................................... 74

DISSIMULATION DES INFORMATIONS PERSONNELLES ....................................................................................... 75

Présentation du composant Contacts personnels .................................................................................................. 75

Présentation des modes de Contacts personnels .................................................................................................. 76

Modification du mode de Contacts personnels ....................................................................................................... 77

Activation automatique de la dissimulation des informations confidentielles ................................ .......................... 78

Activation de la dissimulation des informations confidentielles à distance ............................................................. 80

Sélection des informations à dissimuler : Contacts personnels .............................................................................. 81

Composition de la liste des numéros confidentiels ................................................................................................. 83

Ajout d'un numéro à la liste des numéros confidentiels .................................................................................... 83

Modification d'un numéro de la liste des numéros confidentiels ....................................................................... 84

Suppression d'un numéro de la liste des numéros confidentiels ....................................................................... 85

MISE À JOUR DES BASES DU PROGRAMME .......................................................................................................... 86

A propos de la mise à jour des bases ..................................................................................................................... 86

Lancement manuel de la mise à jour ................................................................ ................................ ...................... 87

Lancement programmé de la mise à jour ............................................................................................................... 88

Page 5

T A B L E D E S M A T I È R E S

5

CONFIGURATION DES PARAMÈTRES COMPLÉMENTAIRES ................................................................................ 89

Modification du code secret .................................................................................................................................... 89

Affichage des astuces ............................................................................................................................................ 90

Administration des notifications sonores................................................................................................................. 90

Notifications dans la barre d'état ............................................................................................................................ 91

Utilisation du gadget de l'écran principal ................................................................................................................ 91

GLOSSAIRE ................................................................................................................................................................ 93

KASPERSKY LAB ZAO ............................................................................................................................................... 96

INFORMATIONS SUR LE CODE TIERS ..................................................................................................................... 98

Code de programmation diffusé ............................................................................................................................. 98

ADB .................................................................................................................................................................. 98

ADBWINAPI.DLL .............................................................................................................................................. 98

ADBWINUSBAPI.DLL ....................................................................................................................................... 98

Autres informations ............................................................................................................................................... 101

NOTIFICATIONS SUR LES MARQUES DE COMMERCE (ANDROID) .................................................................... 102

INDEX ................................................................ ........................................................................................................ 103

Page 6

6

A PROPOS DE CE MANUEL

DANS CETTE SECTION

Conventions ...................................................................................................................................................................... 6

EXEMPLE DE TEXTE

DESCRIPTION DE LA CONVENTION

Faites attention au fait que...

Les avertissements apparaissent en rouge et sont encadrés. Les avertissements

contiennent des informations importantes, par exemple, les informations liées

aux actions critiques pour la sécurité de l'ordinateur.

Il est conseillé d'utiliser...

Les remarques sont encadrées. Les remarques fournissent des conseils et des

informations d'assistance.

Exemple :

...

Les exemples sont présentés sur un fond jaune sous le titre "Exemple".

Le présent document est un Guide d'installation, de configuration et d'utilisation de l'application Kaspersky Endpoint

Security 8 for Smartphone. Ce document est destiné au grand public.

Buts du document :

aider l'utilisateur à installer l'application sur l'appareil mobile par ses propres soins,

à l'activer et à configurer l'application d'une manière équilibrée en fonction des

tâches utilisateur ;

à assurer une recherche d'information rapide pour résoudre des problèmes liés à

l'application ;

à informer sur les autres sources d'information concernant l'application, ainsi que

sur les possibilités d'obtenir l'assistance technique.

CONVENTIONS

Les conventions décrites dans le tableau ci-dessous sont utilisées dans le document.

Таблица 1. Conventions

Page 7

A P R O P O S D E C E M A N U E L

7

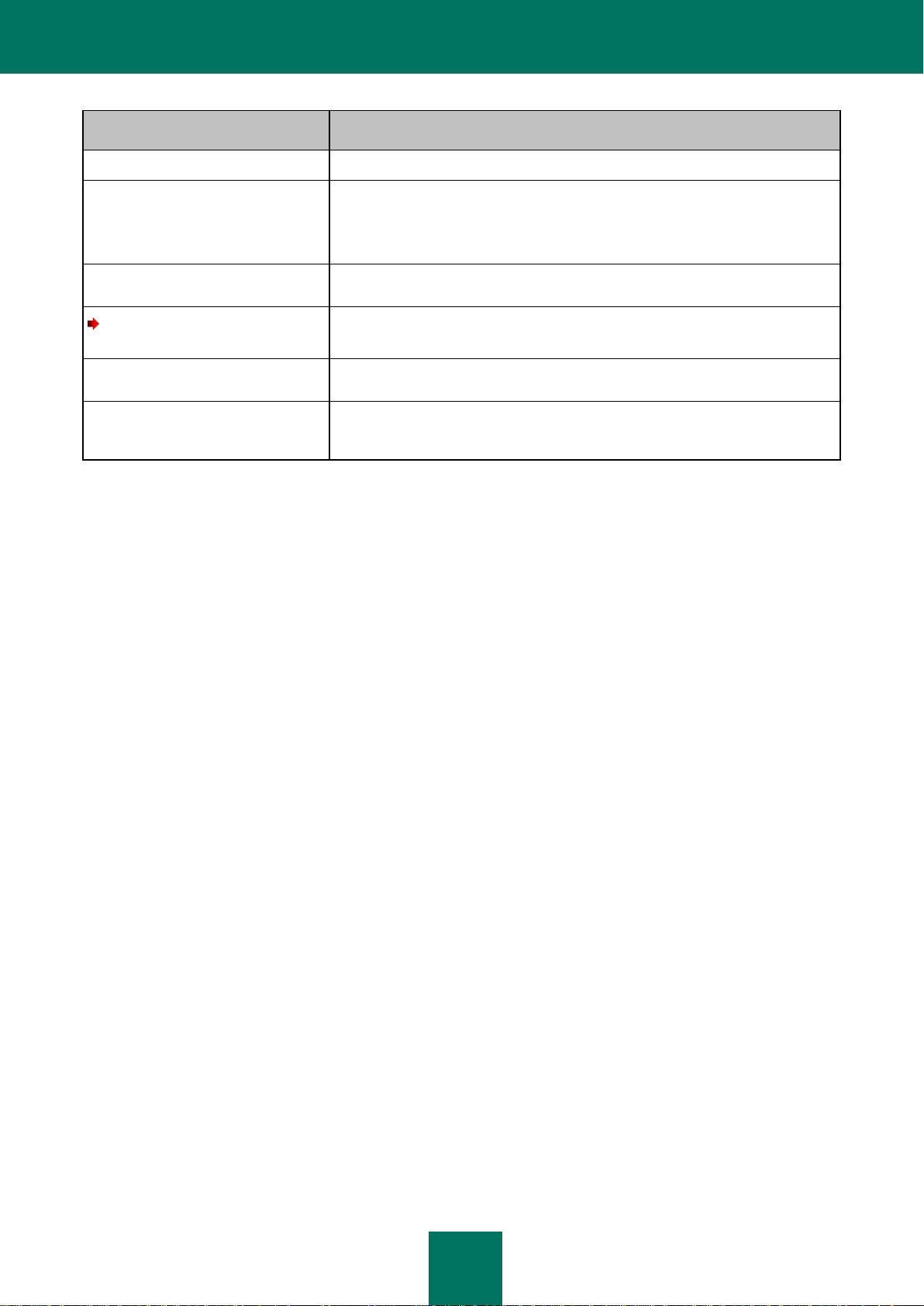

EXEMPLE DE TEXTE

DESCRIPTION DE LA CONVENTION

La mise à jour, c'est ...

Les nouveaux termes sont en italique.

ALT+F4

Les noms des touches du clavier sont en caractères mi-gras et en lettres

majuscules.

Deux noms de touche unis par le caractère "+" représentent une combinaison de

touches.

Activer

Les noms des éléments de l'interface sont en caractères gras : les champs de

saisie, les commandes du menu, les boutons.

Pour planifier une tâche,

procédez comme suit :

Les phrases d'introduction sont en italique.

help

Les textes dans la ligne de commande ou les textes des messages affichés sur

l'écran par l'application sont en caractères spéciaux.

<adresse IP de votre ordinateur>

Les variables sont écrites entre chevrons. La valeur correspondant à la variable

remplace cette variable à chaque fois. Par ailleurs, les parenthèses angulaires

sont omises.

Page 8

8

SOURCES D'INFORMATIONS

DANS CETTE SECTION

Sources de données pour des consultations indépendantes ............................................................................................ 8

Publier des messages sur le forum de Kaspersky Lab ..................................................................................................... 9

Contacter l'Equipe de rédaction de la documentation ....................................................................................................... 9

COMPLÉMENTAIRES

Pour toute question sur l'installation ou l'utilisation de Kaspersky Endpoint Security 8 for

Smartphone, vous pouvez rapidement trouver des réponses en utilisant plusieurs sources

d'information. Vous pouvez sélectionner celle qui vous convient le mieux en fonction de

l'importance et de l'urgence du problème.

SOURCES DE DONNEES POUR DES CONSULTATIONS

INDEPENDANTES

Vous disposez des informations suivantes sur le programme :

la page de l'application sur le site de Kaspersky Lab ;

page du logiciel, sur le site du serveur du Support technique (Base de

connaissances) ;

système d'aide en ligne ;

documentation.

Page sur le site Web de Kaspersky Lab

http://www.kaspersky.com/fr/endpoint-security-smartphone

Utilisez cette page pour obtenir des informations générales sur Kaspersky Endpoint

Security 8 for Smartphone, ses possibilités et ses caractéristiques de fonctionnement.

Page de l'application sur le serveur du Support technique (Base de connaissances)

http://support.kaspersky.com/fr/kes8m

Cette page contient des articles publiés par les experts du Service d'assistance

technique.

Ils contiennent des informations utiles, des recommandations et des réponses aux

questions fréquemment posées sur l'acquisition, l'installation et l'utilisation de

Page 9

S O U R C E S D ' I N F O R M A T I O N S C O M P L É M E NT A I R E S

9

Kaspersky Endpoint Security 8 for Smartphone. Ces articles sont regroupés par sujet,

par exemple "Utilisation des fichiers de licence", "Mise à jour des bases" ou

"Elimination des échecs". Les articles répondent non seulement à des questions sur

Kaspersky Endpoint Security 8 for Smartphone, mais aussi sur d'autres produits

Kaspersky Lab ; ils peuvent contenir des informations générales récentes du Service

d'assistance technique.

Système d'aide en ligne

En cas de problème concernant un écran ou un onglet spécifiques de Kaspersky

Endpoint Security 8 for Smartphone, vous disposez de l'aide contextuelle.

Pour accéder à l'aide contextuelle, ouvrez l'écran en question et cliquez sur Aide ou

sélectionnez Menu Aide.

Documentation

Le kit de distribution de Kaspersky Endpoint Security 8 for Smartphone comprend

Guide de l'utilisateur (format PDF). Ce document décrit les procédures d'installation,

de suppression, d'administration des paramètres de l'application, ainsi que celles de

premier lancement de l'application et de configuration de ses composants. Le

document décrit l'interface de l'application, propose des solutions pour des tâches type

de l'utilisateur lors de l'utilisation de l'application.

PUBLIER DES MESSAGES SUR LE FORUM DE KASPERSKY LAB

Si votre question n'est pas urgente, vous pouvez en discuter avec les experts de

Kaspersky Lab et d'autres utilisateurs sur notre forum à l'adresse http://forum.kaspersky.fr.

Le forum permet de lire les conversations existantes, d'ajouter des commentaires, de

créer de nouvelles rubriques et il dispose d'une fonction de recherche.

CONTACTER L'EQUIPE DE REDACTION DE LA

DOCUMENTATION

Si vous avez des questions concernant la documentation, ou vous y avez trouvé une

erreur, ou vous voulez laisser un commentaire sur nos documents, vous pouvez contacter

les spécialistes du Groupe de rédaction de la documentation pour les utilisateurs. Pour

contacter l'Équipe de rédaction de la documentation, envoyez un message à

docfeedback@kaspersky.com. Dans le champ d'objet mettez "Kaspersky Help Feedback :

Kaspersky Endpoint Security 8 for Smartphone".

Page 10

10

KASPERSKY ENDPOINT SECURITY 8 FOR

DANS CETTE SECTION

Configuration logicielle et matérielle ................................................................................................................................ 10

SMARTPHONE

Kaspersky Endpoint Security 8 for Smartphone protège les appareils mobiles tournant

sous Android OS. L'application protège les informations présentes sur l'appareil des

infections provenant de menaces connues, bloque la réception des SMS et appels non

sollicités, protège les informations de l'appareil en cas de vol ou de perte et masque

également les informations relatives aux contacts confidentiels. Chaque type de menace

est traité par un composant distinct de l'application. Cela permet de configurer en

souplesse les paramètres de l'application en fonction des besoins d'un utilisateur

particulier.

Kaspersky Endpoint Security 8 for Smartphone reprend les composants de protection

suivants :

Anti-Virus. Protège le système de fichiers de l'appareil mobile contre les virus et

autres programmes malveillants. L'Antivirus permet d'identifier et de neutraliser les

objets malveillants sur votre appareil, ainsi que de mettre à jour les bases antivirus

de l'application.

Filtre des appels et des SMS. Analyse tous les SMS et appels entrants à la

recherche de spam. Le composant permet de configurer en souplesse la fonction

de blocage des SMS et des appels considérés comme indésirables.

Antivol Protège les données de l'appareil contre l'accès non autorisé en cas de

perte ou de vol tout en facilitant sa recherche. L'Antivol permet de verrouiller

l'appareil à distance à l'aide des SMS, de supprimer les données qu'il contient et de

déterminer ses coordonnées géographiques. De plus, Antivol permet également de

verrouiller l'appareil en cas de remplacement de la carte SIM ou de mise sous

tension de l'appareil sans cette carte.

Contacts personnels. Masque les informations liées aux numéros confidentiels de

la Liste des contacts que vous avez créée. Pour ces numéros, les Contacts

personnels masquent les entrées dans les Contacts, l'historique des appels et des

SMS, les appels et SMS entrants.

Kaspersky Endpoint Security 8 for Smartphone ne réalise pas de copies de sauvegarde des données en vue d'une

restauration ultérieure.

CONFIGURATION LOGICIELLE ET MATERIELLE

Kaspersky Endpoint Security 8 s'installe sur les appareils mobiles fonctionnant sur les

systèmes d'exploitation Android 1,6, 2,0, 2,1, 2,2, 2,3, 3.x, 4,0.

Page 11

11

INSTALLATION DE KASPERSKY ENDPOINT

DANS CETTE SECTION

Sur l'installation de l'application via le poste de travail ................................................................ .................................... 11

Installation de l'application via le poste de travail ............................................................................................................ 12

Sur l'installation de l'application après la réception d'un message électronique .............................................................. 13

Installation de l'application après la réception d'un message électronique ..................................................................... 14

SECURITY 8 FOR SMARTPHONE

L'installation de Kaspersky Endpoint Security 8 for Smartphone est effectuée par

l'administrateur avec des outils d'administration distante. En fonction de l'outil

d'administration utilisé par l'administrateur, l'installation peut être effectuée

automatiquement ou peut nécessiter une intervention de l'utilisateur.

Si l'installation de l'application nécessite une intervention de l'utilisateur, il faut recourir à

une des procédures suivantes :

L'utilitaire d'installation homonyme de l'application Kaspersky Endpoint Security 8

for Smartphone s'installe sur votre poste de travail. Il vous permet d'installer

Kaspersky Endpoint Security 8 for Smartphone sur votre appareil mobile.

Vous recevez par courrier électronique un message d'administrateur contenant la

distribution de l'application ou l'instruction sur le téléchargement de la distribution.

Procédez à l'installation de Kaspersky Endpoint Security 8 for Smartphone sur

l'appareil mobile en vous référant aux instructions du message.

Cette section détaille les démarches qui précèdent l'installation de Kaspersky Endpoint

Security 8 for Smartphone, décrit les types d'installation de l'application sur l'appareil

mobile et les actions de l'utilisateur pour chacun d'eux.

SUR L'INSTALLATION DE L'APPLICATION VIA LE POSTE DE

TRAVAIL

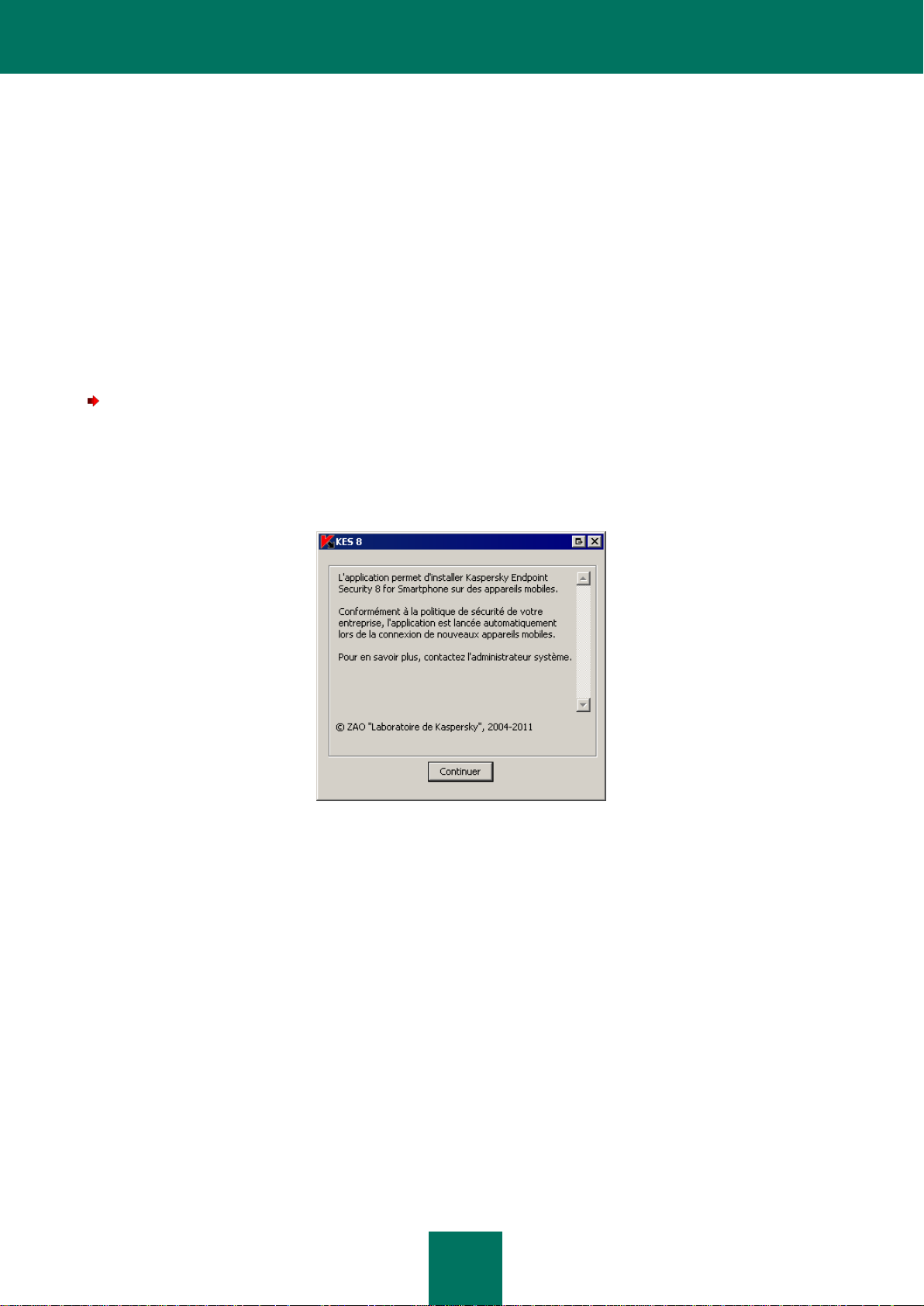

Si l'administrateur a installé l'utilitaire de transmission Kaspersky Endpoint Security 8 for

Smartphone sur votre poste de travail, vous pouvez installer Kaspersky Endpoint

Security 8 for Smartphone sur les appareils mobiles connectés à cet ordinateur. L'utilitaire

de transmission Kaspersky Endpoint Security 8 for Smartphone contient le distributif de

l'application et le transmet sur l'appareil. Après l'installation de l'utilitaire sur le poste de

travail, l'utilitaire est activé automatiquement et contrôle la connexion des appareils

mobiles à l'ordinateur. A chaque connexion de l'appareil mobile au poste de travail,

l'utilitaire contrôle si l'appareil est conforme aux spécifications système de Kaspersky

Endpoint Security 8 for Smartphone et propose de l'installer l'application.

Page 12

G U I D E D E L ' U T I L I S A T E U R

12

INSTALLATION DE L'APPLICATION VIA LE POSTE DE

TRAVAIL

Si l'utilitaire de transmission Kaspersky Endpoint Security 8 for Smartphone est installé sur

votre poste de travail, alors à chaque connexion des appareils, satisfaisant les exigences

de système, l'installation de Kaspersky Endpoint Security 8 for Smartphone vous sera

proposée.

Vous pouvez interdire l'installation de Kaspersky Endpoint Security 8 for Smartphone lors

des connexions suivantes des appareils à l'ordinateur.

Pour installer l'application sur l'appareil mobile, procédez comme suit :

1. Connectez l'appareil mobile à l'ordinateur en marche.

Si l'appareil est conforme aux spécifications système d'installation de l'application,

la fenêtre KES 8 avec les informations sur l'utilitaire s'ouvrira (cf. ill. ci-après).

2. Cliquez sur le bouton Continuer.

La fenêtre KES 8 avec la liste des appareils connectés découverts s'ouvrira.

Si plusieurs appareils conformes aux spécifications système sont connectés au

poste de travail, ils seront affichés sur la liste des appareils connectés dans la

fenêtre KES 8.

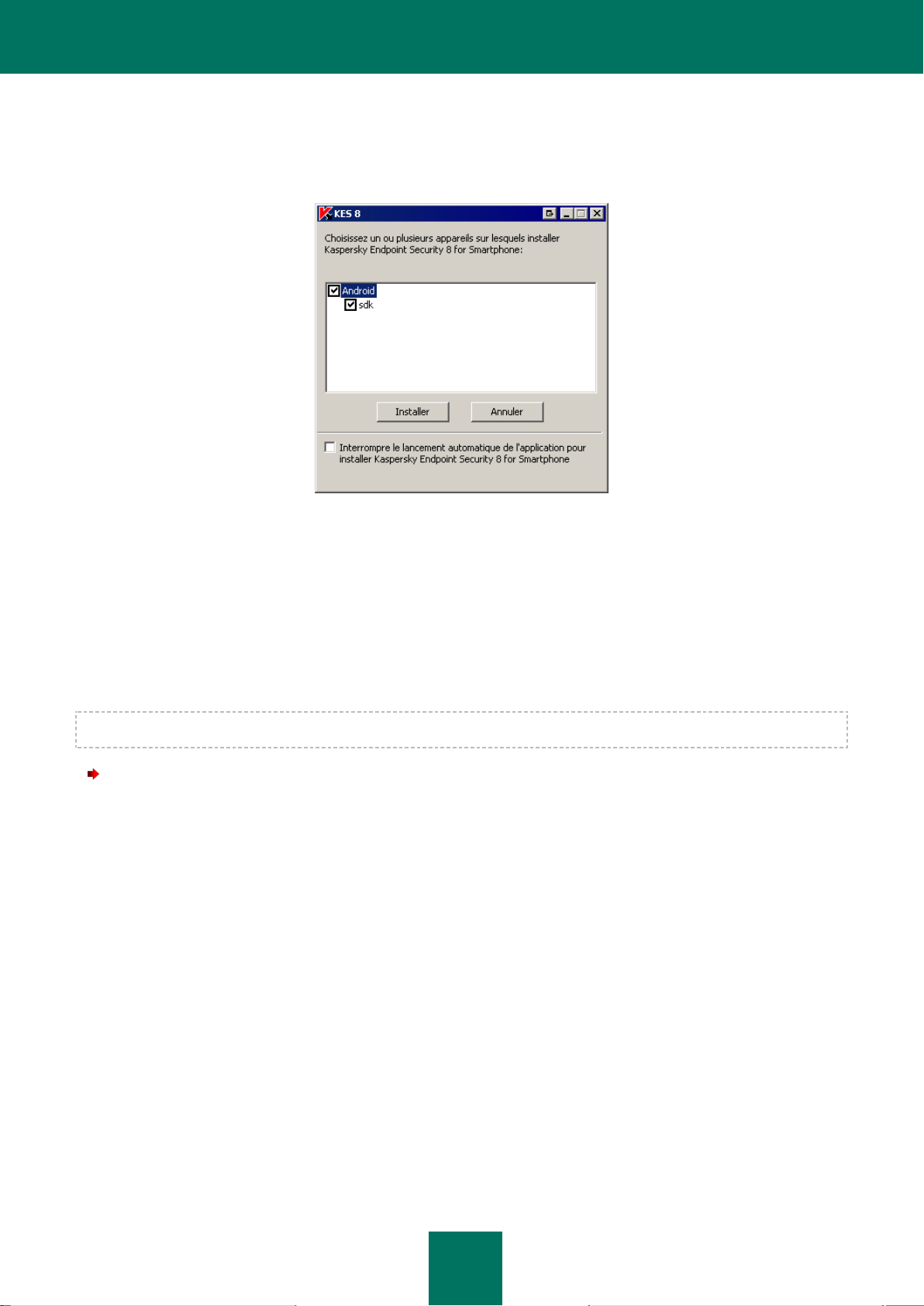

Figure 1: programme d'installation de Kaspersky Endpoint Security 8 for Smartphone

Page 13

I N S T A L L A T I O N D E K A S P E R S K Y E N D P O I N T SE C U R I T Y 8 F O R S M A R T P H O N E

13

3. Sélectionnez un ou plusieurs appareils dans la liste des appareils connectés pour

installer l'application. Pour ce faire, cochez les cases à côté des appareils

correspondants. (cf. ill. ci-après).

Figure 2: sélection des appareils pour installer Kaspersky Endpoint Security 8 for Smartphone

4. Cliquez sur Installer.

L'utilitaire transmet la distribution de l'application vers les appareils sélectionnés.

L'état de la transmission sera affiché dans la fenêtre KES 8.0 du poste de travail.

Après la transmission de la distribution, l'installation de l'application sur les

appareils mobiles sélectionnés sera lancée automatiquement.

Si vous avez constaté des erreurs pendant l'installation de l'application, contactez l'administrateur.

Vous pouvez interdire l'installation de Kaspersky Endpoint Security 8 for Smartphone lors des connexions suivantes

des appareils à l'ordinateur,

dans la fenêtre KES 8, cochez la case Interrompre le lancement automatique de

l'application pour l'installation de Kaspersky Endpoint Security 8 for

Smartphone.

Page 14

G U I D E D E L ' U T I L I S A T E U R

14

SUR L'INSTALLATION DE L'APPLICATION APRES LA

RECEPTION D'UN MESSAGE ELECTRONIQUE

Vous recevez par courrier électronique un message d'administrateur contenant la

distribution de l'application ou l'instruction sur le téléchargement de la distribution.

Le message contient les informations suivantes :

la distribution de l'application jointe au message ou un lien pour la télécharger ;

les détails sur les paramètres de connexion de l'application au système

d'administration distante.

Il est déconseillé de supprimer ce message avant que Kaspersky Endpoint Security 8 for

Smartphone soit installé sur l'appareil.

INSTALLATION DE L'APPLICATION APRES LA RECEPTION

D'UN MESSAGE ELECTRONIQUE

Pour installer Kaspersky Endpoint Security 8 for Smartphone, procédez comme suit :

1. Ouvrez le message d'administrateur avec des paramètres d'installation de

l'application depuis votre appareil mobile ou votre poste de travail.

2. Exécutez une des opérations suivantes :

si le message contient un lien, cliquez-le et téléchargez la distribution de

l'application ;

si la distribution est jointe au message, téléchargez la distribution de

l'application.

Si vous téléchargez la distribution de l'application sur l'appareil mobile, elle sera

enregistrée par défaut dans une carte mémoire.

3. Exécutez une des opérations suivantes :

si vous avez téléchargé la distribution de l'application sur l'appareil mobile,

ouvrez-la ;

si vous avez téléchargé la distribution de l'application sur le poste de travail,

connectez l'appareil mobile à l'ordinateur, copiez la distribution sur l'appareil et

ouvrez-la.

L'installation de l'application sera effectuée automatiquement et l'application

sera installée sur l'appareil.

Page 15

I N S T A L L A T I O N D E K A S P E R S K Y E N D P O I N T SE C U R I T Y 8 F O R S M A R T P H O N E

15

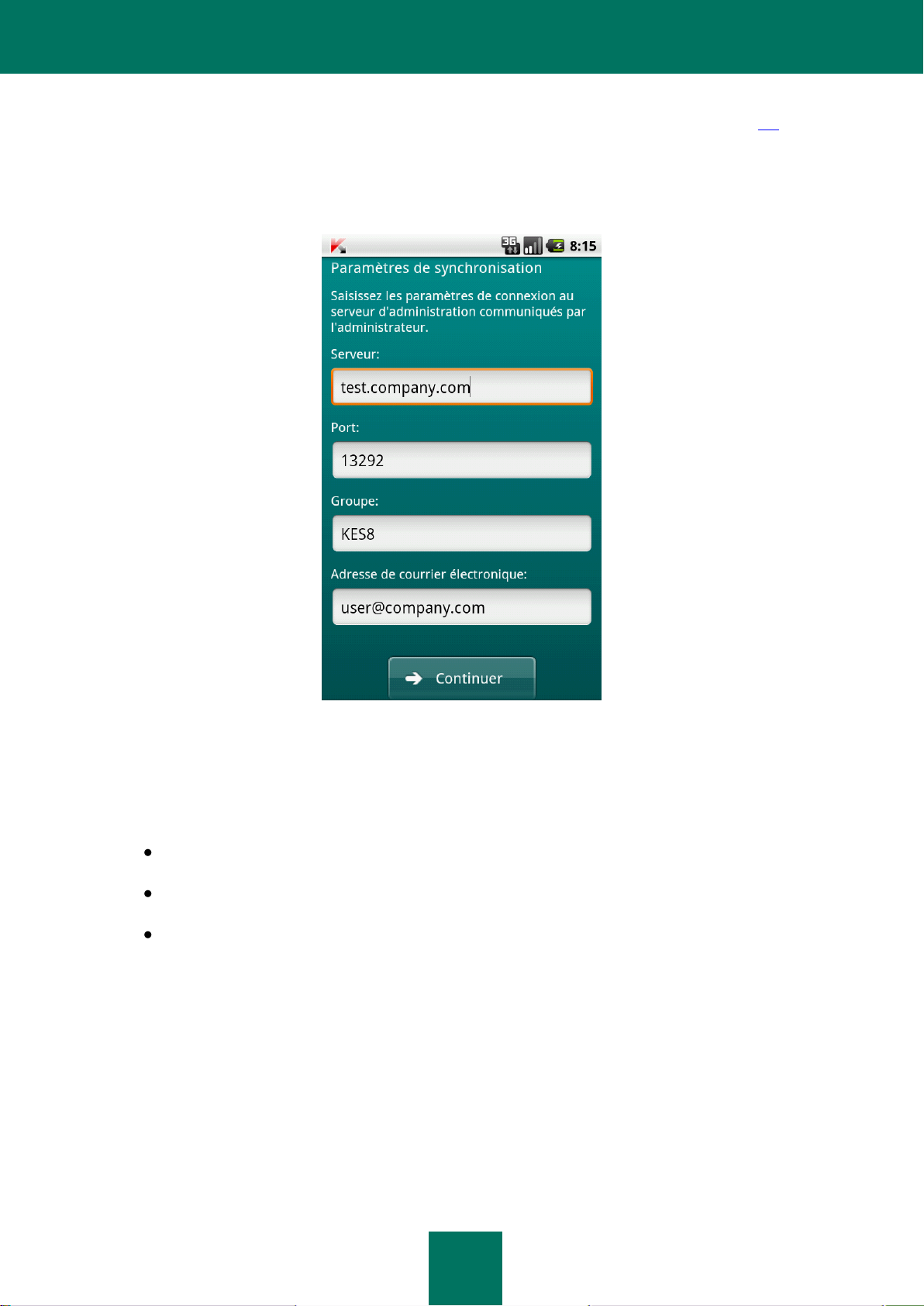

4. Lancez l'application (cf. la rubrique "Lancement de l'application" à la page 25). Pour

ce faire, passez de l'écran principal à l'écran des applications et sélectionnez

Kaspersky Endpoint Security 8 for Smartphone.

L'écran Paramètres de synchronisation (cf. ill. ci-après) s'ouvre.

Figure 3: paramètres de synchronisation

5. Spécifiez les valeurs des paramètres de connexion au système d'administration

distante, s'ils figurent dans le message de l'administrateur que vous avez reçu.

Saisissez les valeurs des paramètres suivant :

Serveur ;

Port ;

Groupe.

Si la configuration des paramètres de connexion au système d'administration

distante n'est pas nécessaire, cette étape est omise.

6. Saisissez l'adresse électronique de votre organisation dans le champ Adresse

électronique et cliquez sur Suivant.

L'adresse électronique est utilisée pour enregistrer l'appareil dans le système

d'administration distante. Veuillez noter qu'il est impossible de modifier l'adresse

fournie lors de l'installation de l'application.

Page 16

G U I D E D E L ' U T I L I S A T E U R

16

7. Saisissez le code secret de l'application (cf. la rubrique "Saisie du code secret" à la

page 25). Pour ce faire, remplissez le champ Définissez le code secret, puis le

champ Confirmation du code et cliquez sur Entrée.

8. Activez la fonction de restauration du code secret (cf. la rubrique «Activation de la

fonction de restauration du code secret» à la page 26).

Si vous avez constaté des erreurs pendant l'installation de l'application, contactez l'administrateur.

SUPPRESSION DE L'APPLICATION

La suppression de l'application est possible uniquement si la dissimulation des

informations confidentielles est désactivée. Pendant la suppression de l'application, vous

devez vous assurer que cette condition est satisfaite.

Pour désinstaller Kaspersky Endpoint Security 8 for Smartphone, procédez comme suit :

1. Désactivez la dissimulation des informations confidentielles (à la page 75).

2. Depuis l'écran principal, passez à l'écran des applications et sélectionnez

Configuration Applications Gestion des applications.

3. Dans la liste des applications, sélectionnez Kaspersky Endpoint Security 8 for

Smartphone.

L'écran Informations sur l'application s'ouvre.

4. Cliquez sur Supprimer.

Une fenêtre de confirmation de la suppression de l'application s'affichera.

5. Confirmer la suppression de Kaspersky Endpoint Security 8 for Smartphone en

cliquant sur OK.

L'application sera supprimée de l'appareil.

6. A la fin de la suppression, cliquez sur OK.

Page 17

17

ADMINISTRATION DES PARAMETRES DE

L'APPLICATION

Tous les paramètres de Kaspersky Endpoint Security 8 for Smartphone, licence comprise,

sont configurés par l'administrateur via le système d'administration distante. Dans ce cas,

l'administrateur peut autoriser ou interdire à l'utilisateur de modifier les valeurs de ces

paramètres.

Vous pouvez modifier les paramètres de fonctionnement de l'application sur l'appareil

mobile si cette modification a été autorisée par l'administrateur.

L'administrateur peut interdire la modification de tous les paramètres du composant ou de

certains de ses paramètres. Si en haut de l'écran de configuration du composant un verrou

et un message d'avertissement s'affichent, les paramètres du composant de l'appareil

mobile ne peuvent pas être modifiés.

Si l'administrateur a changé les paramètres de l'application, ils seront envoyés vers

l'appareil via le système d'administration distante. Dans ce cas, les paramètres interdits à

la modification par l'administrateur seront également modifiés. Les valeurs des paramètres

que l'administrateur n'a pas interdit à la modification, restent les mêmes.

Si l'appareil n'a pas reçu les paramètres de l'application ou si vous voulez restaurer les

valeurs des paramètres définies par l'administrateur, utilisez la fonction de synchronisation

de l'appareil avec le système d'administration distante (cf. la rubrique "Synchronisation

avec le système d'administration distante" à la page 21).

L'utilisation de la fonction de la synchronisation n'est possible que sous la direction de l'administrateur.

Page 18

18

GESTION DE LA LICENCE

DANS CETTE SECTION

Présentation des licences de Kaspersky Endpoint Security 8 for Smartphone ............................................................... 18

Installation d'une licence ................................................................................................................................................. 19

Affichage des informations de licence ............................................................................................................................. 20

Cette section propose des informations sur la licence, sur les modalités de son activation

et la procédure de consultation des informations qui la concerne.

PRESENTATION DES LICENCES DE KASPERSKY ENDPOINT

SECURITY 8 FOR SMARTPHONE

La licence est le droit d'utilisation de Kaspersky Endpoint Security 8 for Smartphone et des

services complémentaires associés offerts par Kaspersky Lab ou ses partenaires.

Pour pouvoir utiliser l'application, vous devez installer la licence.

Chaque licence se définit par sa durée de validité et son type.

La durée de validité de la licence désigne la période pendant laquelle vous pouvez bénéficier des services

complémentaires :

Assistance technique ;

La mise à jour des bases antivirus de l'application.

Le volume des services proposés dépend du type de licence.

Les types de licence suivants existent :

Evaluation : licence gratuite dont la validité est limitée, par exemple 30 jours, et qui

permet de découvrir Kaspersky Endpoint Security 8 for Smartphone.

Toutes les fonctions de l'application sont accessibles pendant l'action de la version

d'évaluation. Une fois la licence d'évaluation expirée, Kaspersky Endpoint Security

8 for Smartphone arrête de fonctionner. Seules les fonctions suivantes sont

accessibles :

désactiver de la dissimulation des informations confidentielles ;

consulter le système d'aide ;

synchronisation avec le système d'administration distante.

Page 19

G E S T I O N D E L A L I C E N C E

19

Commerciale : licence payante avec une durée de validité définie (par exemple, un

an) octroyée à l'achat de Kaspersky Endpoint Security 8 for Smartphone.

Toutes les fonctionnalités de l'application et les services complémentaires sont

accessibles pendant la période de validité de la licence commerciale.

Une fois que la licence commerciale a expiré, les fonctionnalités de Kaspersky

Endpoint Security 8 for Smartphone seront limitées. Vous pouvez toujours utiliser le

composant Filtre des appels et des SMS, effectuer l'analyse antivirus de votre

appareil mobile et utiliser les composants de protection, mais la date de mise à jour

des bases antivirus sera celle de l'expiration de la licence. Uniquement les actions

suivantes sont disponibles pour d'autres composants :

désactiver de la dissimulation des informations confidentielles ;

consulter le système d'aide ;

INSTALLATION D'UNE LICENCE

La licence est installée via le système d'administration distante par l'administrateur.

Toutes les fonctionnalités de Kaspersky Endpoint Security 8 for Smartphone restent

opérationnelles pendant trois jours qui suivent l'installation de l'application. Durant cette

période, l'administrateur installe la licence via le système d'administration distante pour

activer l'application.

Si la licence n'a pas été installée pendant trois jours les fonctionnalités de l'application

seront limitées. Dans ce mode vous pouvez :

lancer l'analyse antivirus ;

configurer des paramètres complémentaires de l'application ;

synchroniser l'appareil avec le système d'administration distante ;

désactiver de la dissimulation des informations confidentielles ;

synchronisation avec le système d'administration distante.

consulter le système d'aide.

Si la licence n'a pas été installée dans les trois jours qui suivent l'installation de

l'application, pour installer la licence, utilisez la fonction de synchronisation de l'appareil

avec le système d'administration distante.

Page 20

G U I D E D E L ' U T I L I S A T E U R

20

AFFICHAGE DES INFORMATIONS DE LICENCE

Vous pouvez consulter les informations suivantes sur la licence : le numéro de la licence,

le type, la date d'activation, la date de l'expiration, le nombre de jours restant avant

l'expiration et le numéro de série de l'appareil.

Pour consulter les informations sur la licence, procédez comme suit :

1. Sur l'écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Avancé.

L'écran Avancé s'ouvre

2. Sélectionnez l'option Licence.

Page 21

21

SYNCHRONISATION AVEC LE SYSTEME

DANS CETTE SECTION

Lancement de la synchronisation à la main .................................................................................................................... 21

Modification des paramètres de synchronisation ............................................................................................................ 23

D'ADMINISTRATION DISTANTE

Lors de la synchronisation, l'appareil reçois les paramètres de l'application, installés par

l'administrateur. L'appareil envoie dans le système d'administration distante les rapports

sur le fonctionnement des composants de l'application.

La synchronisation de l'appareil avec le système d'administration distante se fait

automatiquement.

Vous pouvez toujours lancer la synchronisation à la main, si elle n'a pas été effectuée en

mode automatique.

Il faut effectuer la synchronisation à la main, si dans les trois jours qui suivent l'installation

de l'application la licence n'a pas été installée.

En fonction du type de système d'administration distante, sélectionné par l'administrateur

pour la gestion de l'application, l'utilisateur peut être invité à saisir les paramètres de

connexion au système d'administration distante pendant l'installation de l'application. Dans

ce cas, les valeurs que l'utilisateur a saisi à la main peuvent être modifiées depuis

l'application (cf. la rubrique "Modification des paramètres de synchronisation" à la

page 23).

Il est déconseillé de modifier les paramètres de connexion au système d'administration distante sans être guidé par

l'administrateur.

Page 22

G U I D E D E L ' U T I L I S A T E U R

22

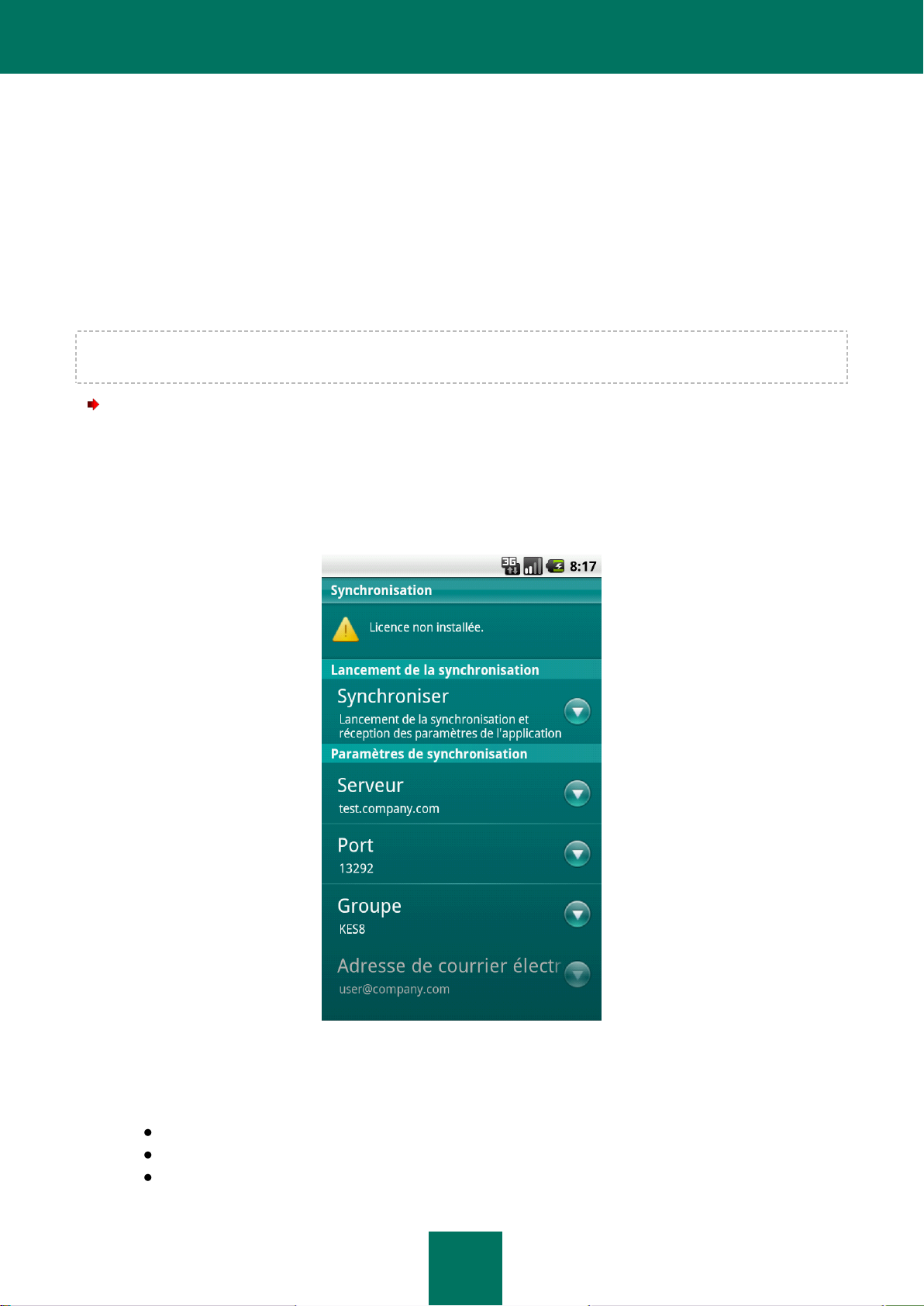

LANCEMENT DE LA SYNCHRONISATION A LA MAIN

Pour synchroniser l'appareil avec le système d'administration distante à la main, une fois l'application installée,

sur l'écran principal, après l'avertissement, cliquez sur Lancer la synchronisation

(cf. ill. ci-après).

Figure 4: Lancement de la synchronisation

La fonction de synchronisation sur l'écran principal de Kaspersky Endpoint Security 8

for Smartphone est accessible après l'installation de l'application si la connexion

automatique au système d'administration distante a échoué.

Lorsque la synchronisation est effectuée, les paramètres de l'application sont appliqués

à l'appareil, la licence est installée, le bouton Lancer la synchronisation n'apparaît

pas sur l'écran principal de l'application.

Pour synchroniser l'appareil avec le système d'administration distante à la main, procédez comme suit :

1. Sur l'écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Avancé.

L'écran Avancé s'ouvre

2. Cliquez sur Synchroniser.

Page 23

S Y N C H R O N I S A T I O N A V E C L E S Y S T È M E D ' A D M I N I S T R A T I O N D I S T A N T E

23

Si l'utilisateur n'a pas été invité à saisir les paramètres de connexion au système

d'administration distante, la connexion au système d'administration distante

s'effectue.

Si l'utilisateur a été invité à saisir les paramètres de connexion au système

d'administration distante, le système affichera l'écran Synchronisation. Cliquez sur

Synchroniser. La connexion au système d'administration distante sera établie.

MODIFICATION DES PARAMETRES DE SYNCHRONISATION

Il est déconseillé de modifier les paramètres de connexion au système d'administration distante sans être guidé par

l'administrateur.

Pour modifier les paramètres de connexion au système d'administration distante, procédez comme suit :

1. Sur l'écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Avancé.

L'écran Avancé s'ouvre

2. Sélectionnez l'option Synchronisation.

L'écran Synchronisation (cf. ill. ci-après) s'ouvre.

Figure 5: paramètres de synchronisation

3. Dans le groupe Paramètres de synchronisation, modifiez les valeurs des

paramètres suivants :

Serveur ;

Port ;

Groupe.

Page 24

24

PREMIERS PAS

DANS CETTE SECTION

Démarrage du logiciel ..................................................................................................................................................... 25

Saisie du code secret ...................................................................................................................................................... 25

Activation de la fonction de restauration du code secret ................................................................................................. 26

Restauration du code secret ........................................................................................................................................... 27

Informations sur le programme ....................................................................................................................................... 28

Cette section contient les informations comment commencer à travailler avec Kaspersky

Endpoint Security 8 for Smartphone : l’activer, saisir le code secret de l’application, activer

la fonction de restauration du code secret, restaurer le code secret et lancer le

programme.

Page 25

25

DÉMARRAGE DU LOGICIEL

Pour installer Kaspersky Endpoint Security 8 for Smartphone, procédez comme suit :

1. Passez de l’écran principal à celui des applications

2. Sélectionnez Kaspersky Endpoint Security 8 for Smartphone.

3. Saisissez le code secret puis cliquez sur Entrée.

L'écran principal de l'application s'ouvre.

SAISIE DU CODE SECRET

Vous serez invité à saisir le code secret de l'application après son lancement. Le code

secret de l'application permet d'éviter l'accès non autorisé aux paramètres de l'application.

Vous pourrez modifier ultérieurement le code secret de l'application définit.

Kaspersky Endpoint Security 8 for Smartphone demande le code secret dans les cas

suivants :

Pour accéder à l'application ;

Pour envoyer une instruction SMS depuis un autre appareil mobile afin d'activer à

distance les fonctions suivantes : Verrouillage, Suppression, SIM-Surveillance,

Localisation, Contacts personnels.

Le code secret de l'application est composé de chiffres. Le nombre minimal de caractères est quatre chiffres.

Si vous avez oublié le code secret, vous pouvez le restaurer (cf. section "Restauration du

code secret" à la page 27). Pour ce faire, il faut d'abord activer la fonction de restauration

du code secret (cf. section Activation de la fonction de restauration du code secret à la

page 27).

Pour saisir le code secret, procédez comme suit :

1. Après activation de l'application dans le champ Saisissez le code secret tapez les

chiffres de votre code.

La robustesse du code saisi est vérifiée automatiquement.

Si la robustesse du code est jugée insuffisante, un message d'avertissement

s'affiche et l'application demande une confirmation. Pour utiliser le code, cliquez sur

Oui. Pour définir un nouveau code, cliquez sur Non. Ressaisissez le code secret de

l'application.

2. Tapez de nouveau ce code dans la zone Confirmer le nouveau code.

Le code secret sera défini.

Page 26

G U I D E D E L ' U T I L I S A T E U R

26

ACTIVATION DE LA FONCTION DE RESTAURATION DU

CODE SECRET

Après la première activation de l'application, vous pouvez activer la fonction de

restauration du code secret. Ainsi, vous pourrez à l'avenir restaurer le code secret de

l'application si jamais vous l'oubliez.

Si vous avez refusé l'activation de cette fonction après la première activation de

l'application, vous pouvez l'activer après la réinstallation de Kaspersky Endpoint Security 8

for Smartphone sur l'appareil.

Vous pouvez restaurer le code secret de l'application (cf. section "Restauration du code secret" à la page 27),

uniquement si la fonction de restauration du code secret est activée. Si vous avez oublié le mot de passe et que la

fonction de restauration est désactivée, il sera impossible d’administrer les fonctions Kaspersky Endpoint Security 8 for

Smartphone.

Pour activer la fonction de restauration du code secret, procédez comme suit :

1. Après l'installation du code secret de l'application (cf. section Installation du code

secret à la page. 25), entrez votre adresse électronique dans l'écran Activation de

la fonction de restauration du code secret.

2. Confirmez l'activation de la fonction de restauration du code secret en cliquant sur

Activer.

L'adresse que vous avez indiquée sera utilisée pour la restauration du code secret.

L'application se connectera via Internet au serveur de restauration du code secret,

enverra les informations saisies et activera la fonction de restauration du code

secret.

Page 27

27

RESTAURATION DU CODE SECRET

Vous pouvez restaurer le code secret uniquement si la fonction de restauration du code secret (cf. section "Activation de

la fonction de restauration du code secret" à la page 26) avait été activée.

Pour restaurer le code secret de l'application, procédez comme suit :

1. Passez de l’écran principal à celui des applications

2. Sélectionnez Kaspersky Endpoint Security 8 for Smartphone.

3. Cliquez sur Menu Restaur. du code secret.

L'écran affiche un message comportant les informations suivantes :

le site Internet de «Kaspersky Lab» pour restaurer le code secret ;

le code d'identification de l'appareil.

4. Cliquez sur Ouvrir.

Accédez au site web http://mobile.kaspersky.com/recover-code pour restaurer le

code secret.

5. Dans les champs correspondants, saisissez les informations suivantes :

l'adresse électronique que vous avez indiquée pour restaurer le code secret ;

le code d'identification de l'appareil.

Ainsi, vous recevrez à l'adresse électronique indiquée, le code de restauration.

6. Passez à l'écran de Kaspersky Endpoint Security 8.

7. Cliquez sur Menu Saisie du code de restaur. et saisissez le code de

restauration que vous obtenu.

8. Saisissez le nouveau code secret de l'application. Pour cela, saisissez le nouveau

code secret dans les champs Saisissez le nouveau code secret et Saisissez

encore le nouveau code.

9. Cliquez sur Entrée.

Page 28

28

INFORMATIONS SUR LE PROGRAMME

Vous pouvez consulter les informations générales sur l'application Kaspersky Endpoint

Security 8 for Smartphone et ses versions.

Pour consulter les informations sur l'application, procédez comme suit :

1. Sur l'écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Avancé.

L'écran Avancé s'ouvre

2. Dans le groupe Informations, sélectionnez l'option A propos de l'application.

Page 29

29

INTERFACE DE L'APPLICATION

DANS CETTE SECTION

Ecran principal de l'application ........................................................................................................................................ 29

Gadget de l'écran principal .............................................................................................................................................. 30

Cette section présente des informations sur les principaux composants de l'interface de

Kaspersky Endpoint Security 8 for Smartphone.

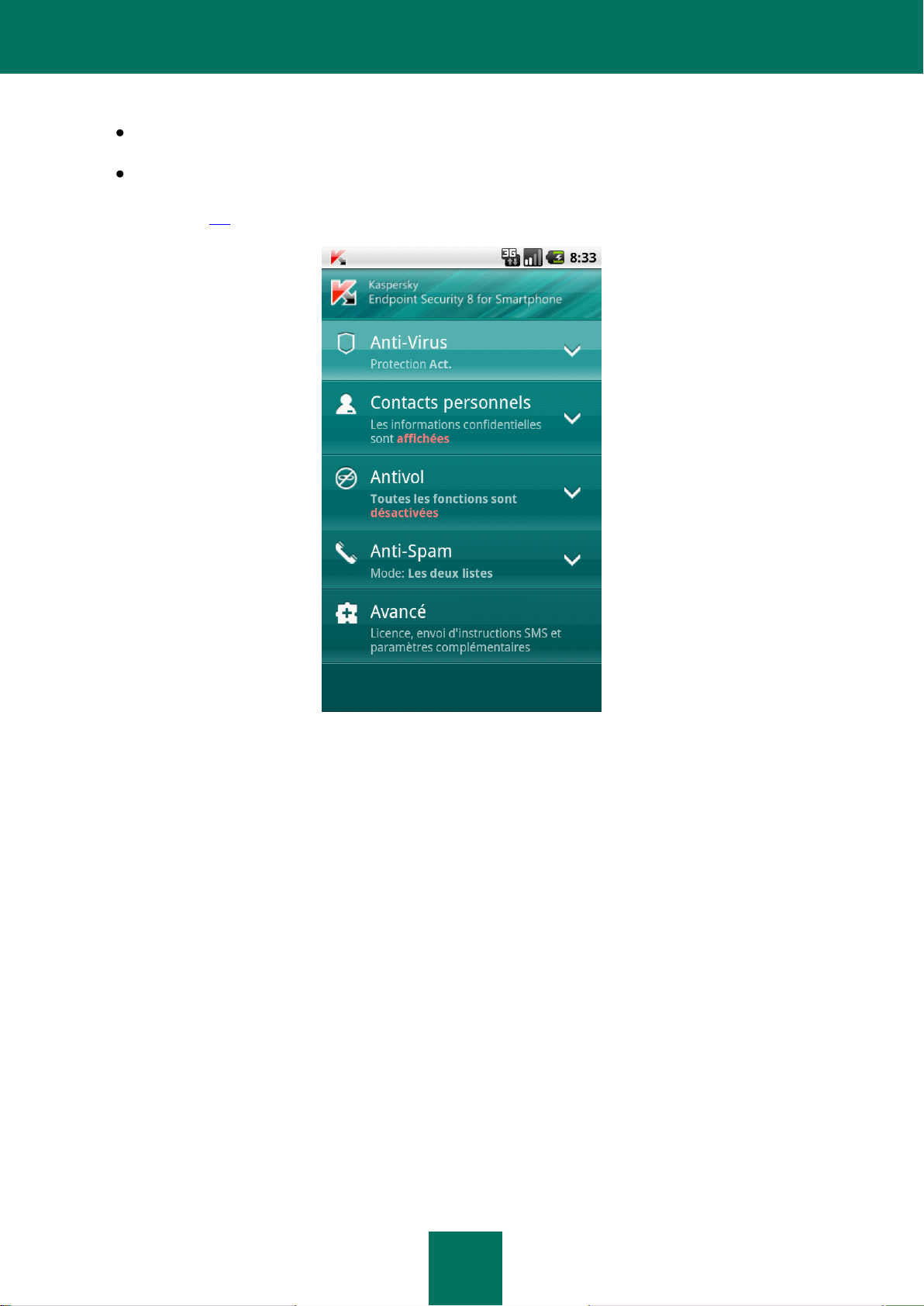

ECRAN PRINCIPAL DE L'APPLICATION

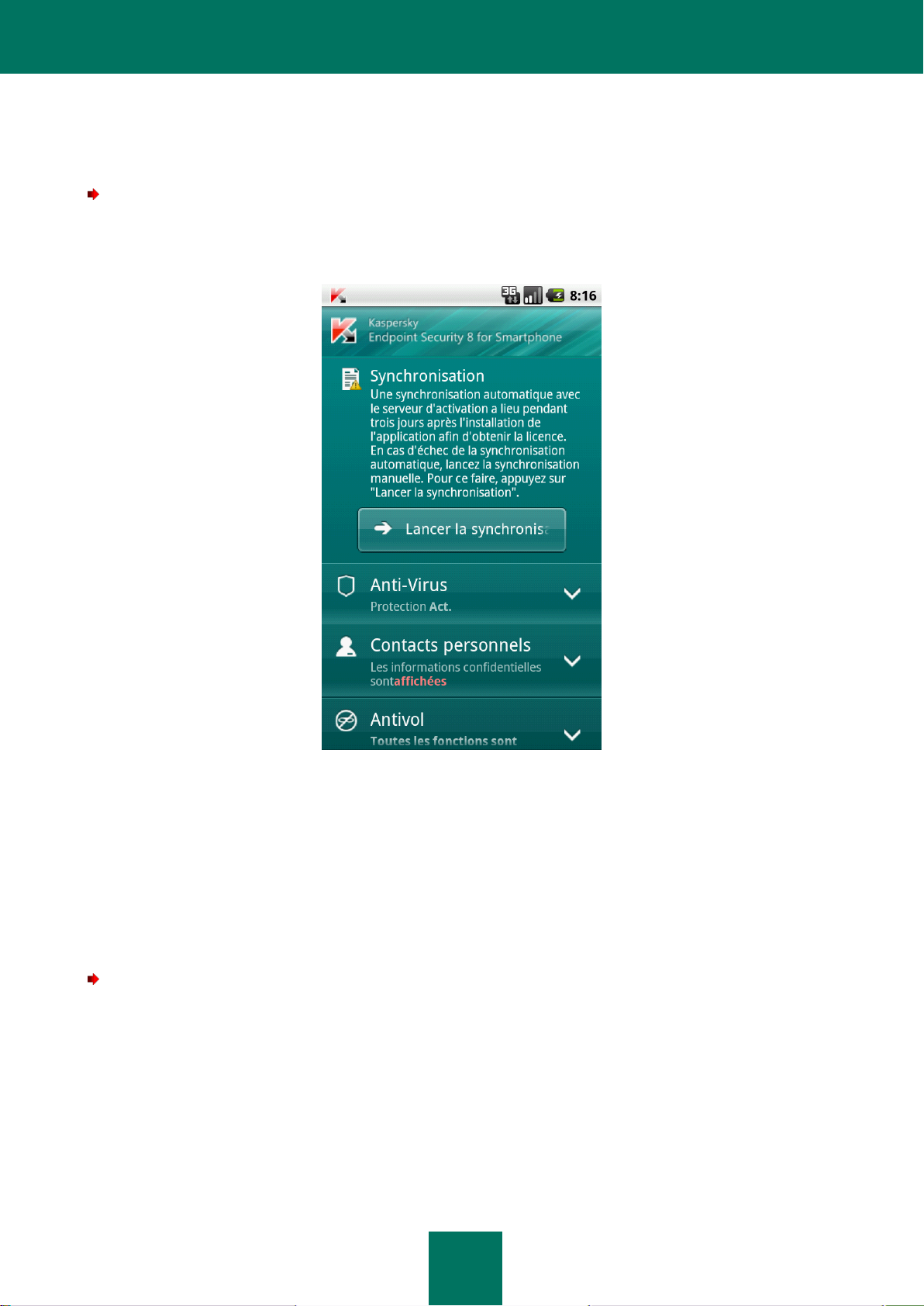

Après le lancement de l'application, l’écran principal s’ouvre (cf. ill. ci-après).

L'écran principal est composé de groupes déroulants. Chaque groupe permet de passer à

la configuration de l'un des modules de l'application et à l'exécution de tâches de

protection.

L'écran principal de l'application affiche aussi l'état de ses principaux modules.

En dessous de chaque nom de groupe se trouvent les informations suivantes :

Anti-Virus : état de la protection de l'appareil contre les virus et autres programmes

malveillants (cf. section Protection des fichiers systèmes à la page 32) ;

Contacts personnels : mode de dissimulation des informations confidentielles.

Antivol : état des fonctions de l'Antivol.

Page 30

G U I D E D E L ' U T I L I S A T E U R

30

Filtre des appels et des SMS : mode de filtration des appels et des SMS.

Avancé : informations concernant les paramètres avancés de l'application,

rassemblés dans un même groupe (cf. section Paramètres avancés de l'appareil à

la page 89).

Figure 6: Ecran principal de l'application

Page 31

I N T E R F A C E D E L ' A P P L I C A T I O N

31

GADGET DE L'ECRAN PRINCIPAL

Le gadget de l’écran principal est accessible pour l’utilisation de Kaspersky Endpoint

Security 8. (cf. ill. ci-après).

Figure 7: Gadget de l'écran principal

L'indicateur de couleur du gadget de l'écran principal informe sur l'état de protection de

votre appareil, sur les informations confidentielles et la licence, et permet de passer à la

configuration des paramètres de l'application.

Les indications de couleur sont les suivantes :

le bouclier vert indique que la Protection est activée ;

le bouclier gris indique que la Protection est désactivée ;

le fond vert indique que les informations confidentielles sont dissimulées ;

le fond gris indique que les informations confidentielles sont affichées ;

le point d'exclamation dans un triangle jaune indique que la licence est expirée ou

qu'elle n'est pas installée.

Page 32

32

PROTECTION DU SYSTEME DE FICHIERS

DANS CETTE SECTION

Présentation de la protection ........................................................................................................................................... 32

L'activation / la désactivation de la protection ................................................................................................................. 33

Configuration de la zone de protection ............................................................................................................................ 34

Sélection des actions à appliquer sur les objets identifiés............................................................................................... 35

La rubrique présente des informations sur le composant Protection qui permet d'éviter

l'infection du système de fichiers de l'appareil. La section explique aussi comment

activer / suspendre la protection et la configurer.

PRESENTATION DE LA PROTECTION

La protection est lancée en même temps que le système d'exploitation et se trouve en

permanence dans la mémoire vive de l'appareil. La protection vérifie tous les fichiers

ouverts, enregistrés et lancés (y compris ceux figurant sur la carte mémoire) ainsi que les

programmes installés.

L'analyse du fichier s'opère selon l'algorithme suivant :

1. La protection analyse chaque fichier au moment où l'utilisateur essaie d'y accéder.

La protection analyse le fichier pour détecter des objets malveillants éventuels. Les

objets malveillants sont détectés en les comparants aux bases antivirus utilisées

par le logiciel. Les bases antivirus de l'application contiennent la description et les

méthodes de réparation de tous les objets malveillants connus jusqu'à ce jour.

2. Après l'analyse du fichier, la Protection agit en fonction de ses résultats :

en cas de découverte un code malveillant dans un fichier, la Protection effectue

action correspondant aux paramètres de la tâche (cf. section Sélection de

l'action à réaliser sur les objets découverts à la page 35) ;

si aucun code malveillant n'est découvert, le fichier est restitué.

La Protection vérifie la présenсe de virus dans l'application installée au premier lancement

de celle-ci. La Protection effectue l'analyse à l'aide des bases antivirus. Si au moment de

l'analyse de l'application, la Protection découvre un virus, elle propose de supprimer le

programme.

Page 33

P R O T E C T I O N D U S Y S T È M E D E F I C H I E R S

33

L'analyse de l'application s'opère selon l'algorithme suivant :

1. La Protection vérifie la présente d'objets malveillants dans l'application installée au

premier lancement de celle-ci.

En fonction du mode sélectionné, la Protection effectue l'analyse à l'aide des bases

antivirus.

2. En fonction des résultats de l'analyse de l'application, les actions suivantes de

Protection sont possibles :

si au moment de l'analyse de l'application, un code malveillant est découvert, la

Protection propose de supprimer l'application ;

si au moment de l'analyse de l'application, aucun code malveillant n'est

découvert, l'application est prête à l'utilisation.

ACTIVATION / DESACTIVATION DE LA PROTECTION.

Lorsque la protection est activée, toutes les actions exécutées dans le système sont

placées sous un contrôle permanent.

La protection contre les virus et autres programmes malveillants usent les ressources de

l'application. Pour diminuer la charge sur l'appareil lors de l'exécution de plusieurs tâches,

vous pouvez suspendre temporairement la protection.

Les spécialistes de Kaspersky Lab recommandent de ne pas désactiver la protection car cela pourrait entraîner

l'infection de l'appareil et la perte de données.

La désactivation de la Protection n'influe pas sur l'exécution des tâches de recherche de

virus ni sur la mise à jour des bases antivirus de l'application.

L'état actuel de la protection est repris sur l'écran principal de l'application dans le groupe

Anti-Virus.

Pour désactiver la protection, procédez de la manière suivante :

1. Sur l'écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Anti-Virus.

2. Cliquez sur Avancé.

L'écran Anti-Virus : avancé s'ouvre.

3. Cochez la case Activer la protection (cf. ill. ci-après).

Pour désactiver la protection, procédez de la manière suivante :

1. Sur l'écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Anti-Virus.

Page 34

G U I D E D E L ' U T I L I S A T E U R

34

2. Cliquez sur Avancé.

L'écran Anti-Virus : avancé s'ouvre.

3. Décochez la case Activer la protection.

Figure 8 : activation de la protection

CONFIGURATION DE LA ZONE DE PROTECTION

Par défaut, Kaspersky Endpoint Security 8 for Smartphone analyse les fichiers de tous les

types. Vous pouvez sélectionner les types de fichiers qui seront soumis à la recherche

d'éventuels objets malveillants par Kaspersky Endpoint Security 8 for Smartphone pendant

le fonctionnement du composant Protection.

Avant de configurer les paramètres de la Protection, veuillez vous assurer que le mode de

protection Complet est activé.

Pour sélectionner le type de fichiers à analyser, procédez comme suit :

1. Sur l'écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Anti-Virus.

2. Cliquez sur Avancé.

L'écran Anti-Virus : avancé s'ouvre.

3. Sélectionnez l'option Paramètres de la Protection Type de fichiers protégés.

Page 35

P R O T E C T I O N D U S Y S T È M E D E F I C H I E R S

35

4. Choisissez une valeur pour le paramètre Type de fichiers protégés (cf. ill. ci-

après) :

Tous les fichiers : analyse les fichiers de tous les types.

Fichiers exécutables : analyse uniquement les fichiers exécutables des

applications (par exemple, fichiers au format EXE, MDL, APP, DLL, SO, ELF).

Figure 9: sélection des objets à analyser

SELECTION DES ACTIONS A APPLIQUER SUR LES OBJETS

IDENTIFIES

Par défaut, Kaspersky Endpoint Security 8 for Smartphone supprime la menace détectée.

Vous pouvez sélectionner l'action que Kaspersky Endpoint Security 8 for Smartphone

exécute sur la menace découverte.

Avant de configurer les paramètres de la Protection, veuillez vous assurer que le mode de

protection Complet est activé.

Page 36

G U I D E D E L ' U T I L I S A T E U R

36

Pour configurer la réaction de l'application en cas de découverte d'une menace, procédez comme suit :

1. Sur l'écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Anti-Virus.

2. Cliquez sur Avancé.

L'écran Anti-Virus : avancé s'ouvre.

3. Sélectionnez l'option Paramètres de la Protection Action en cas de

découverte d'une menace.

4. Définissez l'action que l'application exécutera en cas de découverte d'une menace.

Pour ce faire, attribuez une valeur au paramètre Action en cas de découverte

d'une menace (cf. ill. ci-après) :

Supprimer : supprime les objets malveillants sans le communiquer à

l'utilisateur.

Ignorer : ignorer les objets malveillants, ne pas les supprimer de l'appareil.

Figure 10: Sélection de l'action en cas de découverte d'une menace

Page 37

37

ANALYSE DE L'APPAREIL

DANS CETTE SECTION

Présentation de l'analyse de l'appareil ................................................................ ............................................................ 37

Exécution manuelle d'une analyse .................................................................................................................................. 38

Exécution de l'analyse programmée ............................................................................................................................... 39

Sélection du type d'objet à analyser ................................................................................................................................ 40

Configuration de l'analyse de fichiers compressés .......................................................................................................... 42

Sélection des actions à appliquer sur les objets identifiés............................................................................................... 42

Cette section présente les informations sur l'analyse de l'appareil à la demande, qui

permet d'identifier et de neutraliser les menaces sur votre appareil. De plus, la section

décrit comment lancer l'analyse de l'appareil, comment configurer l'analyse planifiée du

système de fichiers, comment sélectionner les fichiers à analyser et définir l'action de

l'application en cas de détection d'une menace.

PRESENTATION DE L'ANALYSE DE L'APPAREIL

L'analyse à la demande de l'appareil permet d'identifier et de neutraliser les objets

malveillants. Kaspersky Endpoint Security 8 for Smartphone permet de réaliser une

analyse complète ou partielle de l'appareil. En cas d'analyse partielle l'application peut

analyser uniquement le contenu de la mémoire intégrée de l'appareil ou un dossier

spécifique (y compris les dossiers stockés sur la carte mémoire).

L'analyse de l'appareil s'opère selon l'algorithme suivant :

1. Kaspersky Endpoint Security 8 for Smartphone analyse les fichiers, d'un type donné

(cf. la rubrique "Sélection du type d'objet à analyser" à la page 40).

2. Pendant la vérification, l'application analyse le fichier pour détecter des objets

malveillants éventuels. Les objets malveillants sont détectés en les comparants aux

bases antivirus utilisées par le logiciel. Les bases antivirus contiennent la

description et les méthodes de réparation de tous les objets malveillants connus

jusqu'à ce jour.

Si aucun code malveillant n'est découvert, le fichier peut être directement manipulé.

L'analyse est lancée manuellement ou automatiquement selon un horaire prédéfini

(cf. rubrique "Exécution de l'analyse programmée" à la page 39).

Si l’application découvre un code malveillant après analyse du fichier, elle

exécutera l’action sélectionnée correspondant aux paramètres désignés

Paramètres établis (cf. section Sélection de l'action à réaliser lors de la découverte

d'un objet à la page 42).

Page 38

G U I D E D E L ' U T I L I S A T E U R

38

EXECUTION MANUELLE D'UNE ANALYSE

Vous pouvez lancer l'analyse complète ou partielle à la demande en mode manuel.

Pour lancer manuellement une analyse antivirus, procédez de la manière suivante :

1. Sur l’écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Anti-Virus.

2. Sélectionnez Lancer l'analyse.

3. Sélectionnez la zone d'analyse de l'appareil (cf. ill. ci-après) :

Analyse complète : analyse tout le système de fichiers de l'application.

L'application analyse par défaut les fichiers stockés dans la mémoire de

l'appareil et sur les cartes mémoire.

Analyse du dossier : analyser un objet distinct dans le système de fichiers de

l'appareil ou sur une carte mémoire. Une fois l'option Analyse du dossier

sélectionnée, l'écran Sélection du dossier s'ouvre et affiche le système de

fichiers de l'appareil. Pour lancer l'analyse du dossier, sélectionnez le dossier en

question et cliquez sur l'icône d'analyse située à droite du nom du dossier.

Analyse de la mémoire : analyse les processus lancés dans la mémoire

système et les fichiers correspondants.

Une fois l'analyse lancée, la fenêtre du processus d'analyse affiche l'état actuel de la

tâche : nombre d'objets analysés, chemin au fichier en cours d'analyse et indicateur des

résultats de l'analyse en pour cent (cf. ill. ci-après). Dans la fenêtre d'analyse, vous

pouvez suspendre l'analyse en cliquant sur Suspendre ou annuler l'analyse en cliquant

sur Annuler.

Si Kaspersky Endpoint Security 8 for Smartphone découvre un objet malveillant, il exécute

l'action sélectionnée conformément aux paramètres d'analyse définis (cf. la rubrique

«Sélection des actions à appliquer sur les objets identifiés" à la page 42).

Par défaut, si l'application Kaspersky Endpoint Security 8 for Smartphone découvre un

objet malveillant, elle tente de le réparer. S'il est impossible de traiter un objet malveillant,

le programme le supprimera.

Une fois l'analyse terminée, des statistiques générales reprenant les informations

suivantes s'affichent :

Le nombre de fichiers analysés ;

nombre de virus découverts et supprimés ;

Page 39

A N A L Y S E D E L ' A P P A R E I L

39

Le nombre des fichiers ignorés (par exemple, lorsque le fichier est bloqué par le

système d'exploitation ou lorsque le fichier n'est pas un fichier exécutable alors que

l'analyse porte uniquement sur les fichiers exécutables) ;

L'heure de l'analyse.

Figure 11: sélection de la zone d'analyse

EXECUTION DE L'ANALYSE PROGRAMMEE

Vous pouvez configurer le lancement automatique de l'analyse programmée du système

de fichiers. L'analyse est exécutée en arrière-plan. Quand un objet infecté est détecté,

l'application exécute l'action sélectionnée dans la configuration de l'analyse (cf. section

"Sélection des actions à appliquer sur les objets identifiés" à la page 42).

Par défaut, le lancement de l'analyse programmée du système de fichiers est désactivé.

Pour planifier une tâche, procédez comme suit :

1. Sur l'écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Anti-Virus.

2. Cliquez sur Avancé.

L'écran Anti-Virus : avancé s'ouvre.

Page 40

G U I D E D E L ' U T I L I S A T E U R

40

3. Sélectionnez l'option Paramètres d'analyse.

L'écran Paramètres d'analyse s'ouvre.

4. Sélectionnez le mode de lancement de l'analyse. Pour ce faire, attribuez une valeur

au paramètre Analyse programmée (cf. ill. ci-après) :

Une fois par semaine : effectuer l'analyse une fois par semaine. Pour ce mode,

indiquez le jour et l'heure de lancement de l'analyse. Pour ce faire, saisissez les

valeurs des paramètres Jour d'analyse et Heure d'analyse.

Une fois par jour : effectuer l'analyse tous les jours. Pour ce mode, indiquez

l'heure de lancement de l'analyse. Saisissez la valeur pour le paramètre Heure

de lancement.

Désactivée : désactive le démarrage de l'analyse planifiée.

Figure 12 : Planification des analyses automatiques

Page 41

A N A L Y S E D E L ' A P P A R E I L

41

SELECTION DU TYPE D'OBJET A ANALYSER

Kaspersky Endpoint Security 8 for Smartphone analyse par défaut tous les fichiers stockés

sur l'appareil et sur la carte mémoire. Pour réduire la durée de l'analyse, vous pouvez

sélectionner des types d'objets à analyser, c'est-à-dire définir quels formats de fichiers

seront soumis à la recherche d'un éventuel code malveillant.

Pour sélectionner un objet à analyser, procédez comme suit :

1. Sur l'écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Anti-Virus

2. Cliquez sur Avancé.

L'écran Anti-Virus : avancé s'ouvre.

3. Sélectionnez l'option Paramètres d'analyse Zone d'analyse.

L'écran Zone d'analyse s'ouvre.

4. Choisissez la valeur du paramètre Type de fichiers (cf. ill. ci-après) :

Tous les fichiers : analyse les fichiers de tous les types.

Exécutables seulement : analyse uniquement les fichiers exécutables des

applications au format EXE, DLL, MDL, APP, RDL, PRT, PXT, LDD, PDD,

CLASS, SO, ELF.

Figure 13: sélection du type de fichiers à analyser

Page 42

G U I D E D E L ' U T I L I S A T E U R

42

CONFIGURATION DE L'ANALYSE DE FICHIERS

COMPRESSES

Souvent, les virus se dissimulent dans des archives. L'application permet d'analyser les

archives des formats suivants : ZIP, JAR, JAD, SIS, SISX, CAB et APK. Pendant l'analyse,

les archives sont décompressées, ce qui peut réduire sensiblement la vitesse de l'Analyse

à la demande.

Vous pouvez activer / désactiver l'analyse du contenu des archives pendant l'Analyse à la

demande pour détecter des codes malveillants éventuels.

Pour activer l'analyse du contenu des archives, procédez comme suit :

1. Sur l'écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Anti-Virus.

2. Cliquez sur Avancé.

L'écran Anti-Virus : avancé s'ouvre.

3. Sélectionnez l'option Paramètres d'analyse Zone d'analyse.

L'écran Zone d'analyse s'ouvre.

4. Cochez la case Analyser les archives.

SELECTION DES ACTIONS A APPLIQUER SUR LES OBJETS

IDENTIFIES

Par défaut Kaspersky Endpoint Security 8 for Smartphone, en cas de découverte d'une

menace, essaie de la réparer, et si la réparation est impossible, il la supprime. Vous

pouvez configurer les actions de l'application en cas de découverte d'une menace.

Pour définir l'action que l'application exécutera sur l'objet malveillant découvert, procédez comme suit :

1. Sur l'écran principal de Kaspersky Endpoint Security 8 for Smartphone, déployez le

groupe Anti-Virus.

2. Cliquez sur Avancé.

L'écran Anti-Virus : avancé s'ouvre.

3. Sélectionnez l'option Paramètres d'analyse Action en cas de découverte

d'une menace.

L'écran Action en cas de découverte d'une menace s'ouvre.

Page 43

A N A L Y S E D E L ' A P P A R E I L

43

4. Indiquez la première action à effectuer sur la menace découverte. Cochez la case

Réparer, pour que l'application tente d'abord de réparer la menace découverte.

Décochez la case Réparer pour que l'application ne tente pas de réparer la

menace découverte.

5. Définissez la deuxième action de l'application si la menace découverte ne peut pas

être réparée. Pour ce faire, attribuez une valeur au paramètre Si la réparation est

impossible (cf. ill. ci-après) :

Interroger : demande une confirmation de l'action à l'utilisateur en cas de

découverte d'objets malveillants.

Supprimer : supprime les objets malveillants sans le communiquer à

l'utilisateur.

Ignorer : ignore les objets malveillants, ne pas les supprimer de l'appareil.

Figure 14: sélection de l'action à exécuter sur les objets malveillants si la réparation est impossible

Page 44

44

QUARANTAINE DES OBJETS

DANS CETTE SECTION

À propos de la quarantaine ............................................................................................................................................. 44

Affichage des objets en quarantaine ............................................................................................................................... 44

Restauration d'objets de la quarantaine .......................................................................................................................... 45

Suppression d'objets de la quarantaine .......................................................................................................................... 45

MALVEILLANTS

La rubrique présente les informations relatives à la quarantaine, un dossier spécial où sont

placés les objets potentiellement dangereux. De plus, elle décrit comment consulter,

restaurer ou supprimer les objets malveillants stockés dans le dossier.

À PROPOS DE LA QUARANTAINE

L'application place les objets malveillants détectés en quarantaine dans un dossier spécial

isolé pendant l'analyse de l'appareil ou pendant le fonctionnement de la protection. Les