Page 1

Kaspersky Endpoint Security 8 for Smartphone

dla systemu operacyjnego Android

™

Podręcznik użytkownika

WERSJA PROGRAMU: 8.0

Page 2

2

Drogi Użytkowniku,

dziękujemy za wybranie naszego produktu. Mamy nadzieję, że ten podręcznik będzie pomocny podczas pracy i odpowie

na większość pytań.

Uwaga! Dokumentacja ta jest własnością firmy Kaspersky Lab ZAO (zwanej dalej Kaspersky Lab): wszystkie prawa do

tego dokumentu są chronione przez prawodawstwo Federacji Rosyjskiej i umowy międzynarodowe. Nielegalne

kopiowanie i dystrybucja tego dokumentu, lub jego części, będzie skutkować odpowiedzialnością cywilną,

administracyjną lub karną, zgodnie z obowiązującym prawem.

Kopiowanie, rozpowszechnianie - również w formie przekładu dowolnych materiałów - możliwe jest tylko po uzyskaniu

pisemnej zgody firmy Kaspersky Lab.

Podręcznik wraz z zawartością graficzną może być wykorzystany tylko do celów informacyjnych, niekomercyjnych

i indywidualnych użytkownika.

Kaspersky Lab zastrzega sobie prawo do modyfikacji tego dokumentu bez powiadamiania o tym. Najnowsza wersja

podręcznika jest zawsze dostępna na stronie http://www.kaspersky.pl.

Firma Kaspersky Lab nie ponosi odpowiedzialności za treść, jakość, aktualność i wiarygodność wykorzystywanych

w dokumencie materiałów, prawa do których zastrzeżone są przez inne podmioty, oraz za możliwe szkody związane

z wykorzystaniem tych materiałów.

Ostatnia modyfikacja dokumentu: 8.02.2012

© 2012 Kaspersky Lab ZAO. Wszelkie prawa zastrzeżone.

http://www.kaspersky.pl

http://support.kaspersky.com/pl

Page 3

3

SPIS TREŚCI

INFORMACJE O PODRĘCZNIKU........................................................................................................................... 6

Oznaczenia stosowane w dokumencie ............................................................................................................... 6

DODATKOWE ŹRÓDŁA INFORMACJI ................................................................................................................... 7

Źródła informacji o produkcie ............................................................................................................................. 7

Forum internetowe firmy Kaspersky Lab ............................................................................................................ 8

Kontakt z zespołem tworzącym dokumentację.................................................................................................... 8

KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE ................................................................................. 9

Wymagania sprzętowe i programowe ................................................................................................................. 9

INSTALOWANIE KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE .................................................... 10

Informacje o instalowaniu aplikacji z poziomu komputera .................................................................................. 10

Instalowanie aplikacji z poziomu komputera ..................................................................................................... 10

Informacje o instalowaniu aplikacji po otrzymaniu wiadomości e-mail ................................................................ 12

Instalowanie aplikacji po otrzymaniu wiadomości e-mail ................................................................................... 12

DEZINSTALOWANIE APLIKACJI.......................................................................................................................... 14

ZARZĄDZANIE USTAWIENIAMI APLIKACJI ........................................................................................................ 15

ZARZĄDZANIE LICENCJĄ ................................................................................................................................... 16

Informacje o licencjach Kaspersky Endpoint Security 8 for Smartphone ............................................................ 16

Instalowanie licencji ......................................................................................................................................... 17

Przeglądanie informacji o licencji ..................................................................................................................... 17

SYNCHRONIZACJA Z SYSTEMEM ZDALNEGO ZARZĄDZANIA ......................................................................... 18

Ręczne włączanie synchronizacji ..................................................................................................................... 19

Modyfikowanie ustawień synchronizacji ........................................................................................................... 20

ROZPOCZĘCIE PRACY ....................................................................................................................................... 21

Uruchamianie aplikacji ..................................................................................................................................... 21

Ustawianie tajnego kodu.................................................................................................................................. 21

Włączanie opcji odzyskiwania tajnego kodu ..................................................................................................... 22

Odzyskiwanie tajnego kodu ............................................................................................................................. 22

Przeglądanie informacji o aplikacji ................................................................................................................... 23

INTERFEJS APLIKACJI........................................................................................................................................ 24

Strona główna ................................................................................................................................................. 24

Widget strony głównej ..................................................................................................................................... 25

OCHRONA SYSTEMU PLIKÓW ........................................................................................................................... 26

Informacje o Ochronie ..................................................................................................................................... 26

Włączanie / wyłączanie Ochrony ...................................................................................................................... 27

Konfigurowanie obszaru ochrony ..................................................................................................................... 28

Wybieranie akcji, która ma być wykonywana na wykrytych obiektach ................................................................ 29

SKANOWANIE URZĄDZENIA .............................................................................................................................. 30

Informacje o skanowaniu urządzenia ............................................................................................................... 30

Ręczne uruchamianie skanowania ................................................................................................................... 30

Uruchamianie skanowania zgodnie z terminarzem ........................................................................................... 32

Wybieranie typu obiektów przeznaczonych do skanowania ............................................................................... 33

Page 4

P O D R Ę C Z N I K U ŻY T K OW N I K A

4

Konfigurowanie skanowania archiwów ............................................................................................................. 34

Wybieranie akcji, która ma być wykonywana na wykrytych obiektach ................................................................ 34

UMIESZCZANIE SZKODLIWYCH OBIEKTÓW W KWARANTANNIE ..................................................................... 36

Informacje o Kwarantannie ................................ .............................................................................................. 36

Przeglądanie obiektów poddanych kwarantannie.............................................................................................. 36

Przywracanie obiektów z Kwarantanny ............................................................................................................ 37

Usuwanie obiektów z Kwarantanny .................................................................................................................. 37

FILTROWANIE PRZYCHODZĄCYCH POŁĄCZEŃ I WIADOMOŚCI SMS ............................................................. 38

Informacje o module Anti-Spam ................................................................................................ ....................... 38

Informacje o trybach modułu Anti-Spam ........................................................................................................... 39

Zmienianie trybu modułu Anti-Spam................................................................................................................. 39

Tworzenie Czarnej listy ................................................................................................................................... 40

Dodawanie wpisów do Czarnej listy ................................ ............................................................................ 40

Modyfikowanie wpisów na Czarnej liście ..................................................................................................... 41

Usuwanie wpisów z Czarnej listy ................................................................................................................ 42

Tworzenie Białej listy ....................................................................................................................................... 43

Dodawanie wpisów do Białej listy ..................................................................................................................... 43

Modyfikowanie wpisów na Białej liście ................................ ........................................................................ 44

Usuwanie wpisów z Białej listy.................................................................................................................... 45

Reakcja modułu na wiadomości SMS i połączenia przychodzące z numerów spoza książki telefonicznej ........... 46

Reakcja modułu na wiadomości SMS przychodzące z numerów niewyrażonych cyframi ................................... 47

Wybieranie reakcji na przychodzące wiadomości SMS ..................................................................................... 48

Wybieranie reakcji na połączenia przychodzące ............................................................................................... 48

Przeglądanie wpisów raportu ........................................................................................................................... 49

OCHRONA DANYCH W PRZYPADKU ZAGUBIENIA LUB KRADZIEŻY URZĄDZENIA ............................................ 50

Informacje o module Anti-Theft ........................................................................................................................ 50

Blokowanie urządzenia .................................................................................................................................... 51

Usuwanie danych osobistych ........................................................................................................................... 52

Tworzenie listy folderów do usunięcia .............................................................................................................. 54

Monitorowanie wymiany karty SIM na urządzeniu ............................................................................................. 55

Określanie współrzędnych geograficznych urządzenia ..................................................................................... 56

Zdalne uruchamianie funkcji Anti-Theft............................................................................................................. 58

OCHRONA PRYWATNOŚCI ................................................................................................................................ 59

Ochrona prywatności ....................................................................................................................................... 59

Tryby Ochrony prywatności ............................................................................................................................. 59

Zmienianie trybu Ochrony prywatności ............................................................................................................. 60

Automatyczne włączanie Ochrony prywatności ................................................................................................ 60

Zdalne włączanie Ochrony prywatności ............................................................................................................ 62

Wybieranie danych do ukrycia: Ochrona prywatności ....................................................................................... 63

Tworzenie listy numerów prywatnych ............................................................................................................... 64

Dodawanie numeru do listy numerów prywatnych ....................................................................................... 64

Modyfikowanie numeru na liście numerów prywatnych ................................................................................ 65

Usuwanie numeru z listy numerów prywatnych ........................................................................................... 66

AKTUALIZOWANIE BAZ DANYCH APLIKACJI ..................................................................................................... 67

Informacje o aktualizowaniu baz danych aplikacji ............................................................................................. 67

Ręczne uruchamianie aktualizacji .................................................................................................................... 68

Uruchamianie aktualizacji zgodnie z terminarzem ............................................................................................. 68

Page 5

S P I S T R E ŚC I

5

KONFIGUROWANIE USTAWIEŃ DODATKOWYCH ............................................................................................. 69

Zmienianie tajnego kodu aplikacji..................................................................................................................... 69

Wyświetlanie podpowiedzi ............................................................................................................................... 69

Konfigurowanie powiadomień dźwiękowych ..................................................................................................... 70

Powiadomienia na pasku stanu........................................................................................................................ 70

SŁOWNIK ............................................................................................................................................................ 72

KASPERSKY LAB ZAO ........................................................................................................................................ 74

INFORMACJE O KODZIE FIRM TRZECICH ................................................................................................ ......... 75

Kod dystrybucyjny programu............................................................................................................................ 75

ADB .......................................................................................................................................................... 75

ADBWINAPI.DLL ....................................................................................................................................... 75

ADBWINUSBAPI.DLL ................................................................................................................................ 75

Pozostałe informacje ....................................................................................................................................... 77

INFORMACJE O ZNAKACH TOWAROWYCH (ANDROID) ................................................................................... 78

INDEKS ............................................................................................................................................................... 79

Page 6

6

INFORMACJE O PODRĘCZNIKU

W TEJ SEKCJI

Oznaczenia stosowane w dokumencie ........................................................................................................................6

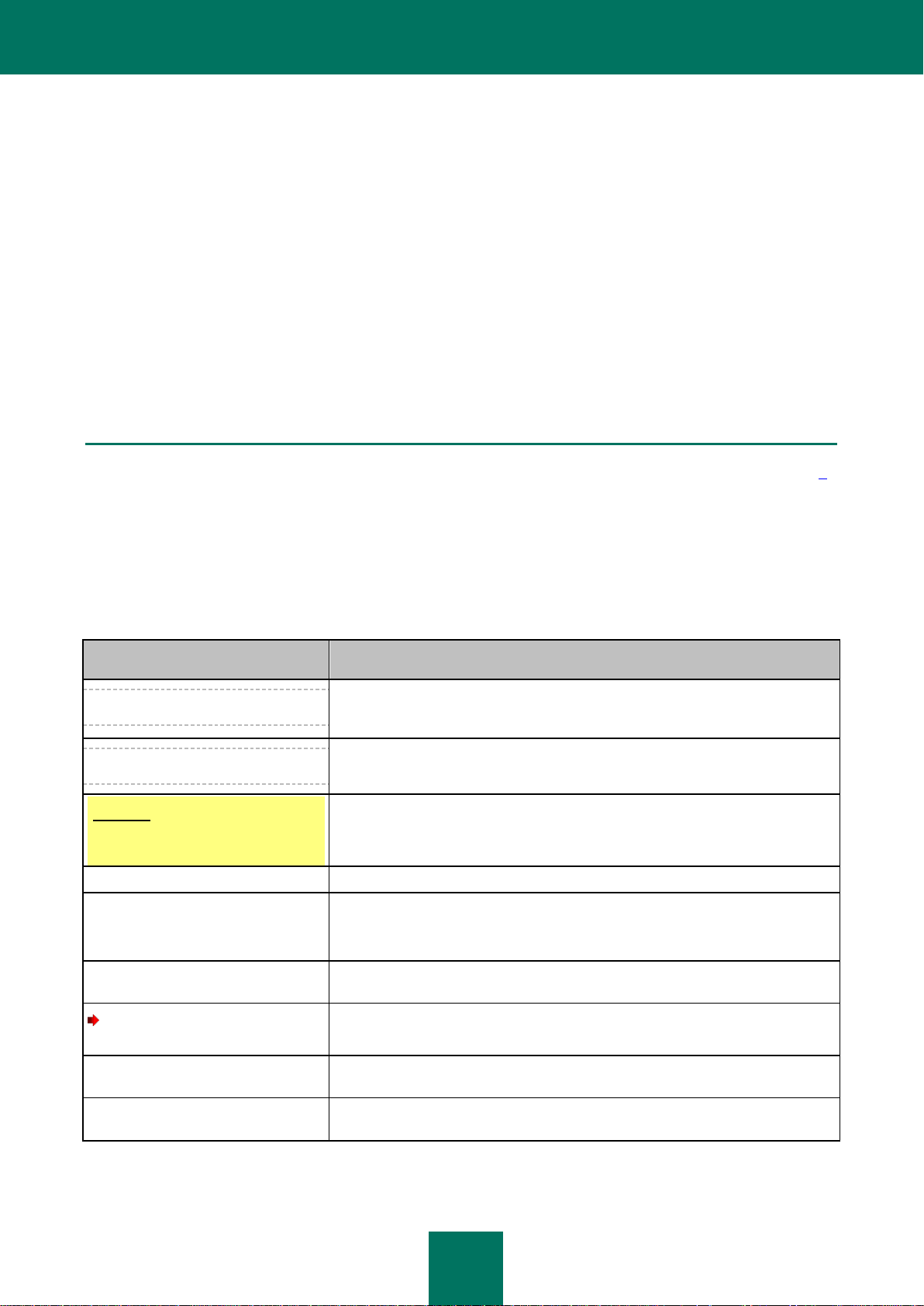

PRZYKŁADOWY TEKST

OPIS OZNACZEŃ STOSOWANYCH W DOKUMENCIE

Pamiętaj, że...

Ostrzeżenia są wyróżnione kolorem czerwonym i znajdują się w ramkach.

Ostrzeżenia zawierają ważne informacje, na przykład dotyczące operacji

krytycznych dla bezpieczeństwa komputera.

Zalecamy...

Komentarze znajdują się w ramkach. Zawierają one dodatkowe informacje.

Przykład:

...

Przykłady wyróżnione są pogrubioną i podkreśloną czcionką.

Aktualizacja to...

Nowe terminy są oznaczane kursywą.

ALT+F4

Nazwy klawiszy oznaczone są pogrubioną czcionką i wielkimi literami.

Nazwa klawiszy z umieszczonym pomiędzy nimi symbolem "+" oznacza użycie

kombinacji klawiszy.

Włącz

Nazwy elementów interfejsu, na przykład pól do wprowadzania danych, poleceń

menu, przycisków itd., są oznaczone pogrubioną czcionką.

W celu skonfigurowania

terminarza zadania:

Wstępne zdania w instrukcjach pisane są kursywą.

help

Treści wprowadzane w wierszu poleceń lub treści komunikatów wyświetlanych

na ekranie są oznaczone specjalną czcionką.

<adres IP Twojego komputera>

Zmienne znajdują się w nawiasach ostrych. Zamiast zmiennych w każdym

wypadku wstawiane są odpowiadające wartości, a nawiasy ostre są pomijane.

Dokumentacja ta jest przewodnikiem po instalacji, konfiguracji i korzystaniu z programu Kaspersky Endpoint

Security 8 for Smartphone. Dokument został utworzony dla szerokiego grona użytkowników.

Przeznaczenie dokumentu:

pomoc użytkownikom w zainstalowaniu aplikacji na urządzeniu mobilnym oraz jej aktywowaniu

i skonfigurowaniu;

dostarczenie szybkiego wyszukiwania informacji o problemach związanych z aplikacją;

przedstawienie alternatywnych źródeł informacji o programie i sposobów uzyskiwania pomocy technicznej.

OZNACZENIA STOSOWANE W DOKUMENCIE

Poniższa tabela zawiera opis oznaczeń dokumentu używanych w niniejszym Podręczniku.

Tabela 1. Oznaczenia stosowane w dokumencie

Page 7

7

DODATKOWE ŹRÓDŁA INFORMACJI

W TEJ SEKCJI

Źródła informacji o produkcie ......................................................................................................................................7

Forum internetowe firmy Kaspersky Lab ......................................................................................................................8

Kontakt z zespołem tworzącym dokumentację .............................................................................................................8

W przypadku pojawienia się pytań związanych z instalacją i korzystaniem z programu Kaspersky Endpoint Security 8 for

Smartphone można w łatwy sposób uzyskać na nie odpowiedź, korzystając z różnych źródeł informacji. W zależności od

tego, jak ważne i pilne jest Twoje pytanie, możesz wybrać odpowiednie źródło informacji.

ŹRÓDŁA INFORMACJI O PRODUKCIE

Możesz skorzystać z następujących źródeł informacji o aplikacji:

strony internetowej aplikacji Kaspersky Lab;

Bazy wiedzy na stronie pomocy technicznej;

systemu pomocy;

dokumentacji.

Strona internetowa firmy Kaspersky Lab

http://www.kaspersky.pl/endpoint-security-smartphone

Na tej stronie znajdziesz ogólne informacje o funkcjach i możliwościach Kaspersky Endpoint Security 8 for

Smartphone.

Strona aplikacji na witrynie internetowej działu pomocy technicznej (Baza Wiedzy)

http://support.kaspersky.com/pl/kes8m

Niniejsza strona zawiera artykuły opublikowane przez specjalistów z działu pomocy technicznej.

Zawierają one przydatne informacje, zalecenia i odpowiedzi na najczęściej zadawane pytania, które poświęcone są

zakupowi, instalacji i korzystaniu z Kaspersky Endpoint Security 8 for Smartphone. Są one pogrupowane według

tematów, takich jak "Praca z plikami kluczy", "Aktualizacja baz danych" lub "Rozwiązywanie problemów". Ich treść

pomaga rozwiązać problemy związane nie tylko z aplikacją Kaspersky Endpoint Security 8 for Smartphone, ale

także z innymi produktami firmy Kaspersky Lab. Mogą zawierać również nowości z działu pomocy Technicznej.

System Pomocy

Jeżeli masz pytania dotyczące konkretnego okna lub zakładki programu Kaspersky Endpoint Security 8 for

Smartphone, możesz skorzystać z pomocy kontekstowej.

Aby otworzyć pomoc kontekstową, otwórz prawe okno aplikacji i kliknij Pomoc lub wybierz Menu → Pomoc.

Page 8

P O D R Ę C Z N I K U ŻY T K OW N I K A

8

Dokumentacja

Pakiet dystrybucyjny Kaspersky Endpoint Security 8 for Smartphone zawiera dokument Podręcznik użytkownika

(w formacie PDF). Opisuje on sposób instalacji i dezinstalacji aplikacji, zarządzania jej ustawieniami, rozpoczynania

pracy z aplikacją i konfiguracji jej modułów. W dokumencie opisany jest także interfejs programu oraz właściwości

podstawowych zadań aplikacji.

FORUM INTERNETOWE FIRMY KASPERSKY LAB

Jeżeli zapytanie nie wymaga natychmiastowej odpowiedzi, można przedyskutować je ze specjalistami firmy Kaspersky

Lab lub innymi użytkownikami jej oprogramowania na forum internetowym znajdującym się pod adresem

http://forum.kaspersky.com.

Na forum możesz znaleźć także wcześniej opublikowane odpowiedzi, pozostawić swój komentarz, utworzyć nowy temat

lub skorzystać z wyszukiwarki.

KONTAKT Z ZESPOŁEM TWORZĄCYM DOKUMENTACJĘ

Jeżeli masz jakieś pytania dotyczące tej dokumentacji, znalazłeś w niej błąd lub chciałbyś pozostawić komentarz,

skontaktuj się z zespołem tworzącym dokumentację. Aby skontaktować się z zespołem tworzącym dokumentację, wyślij

wiadomość na adres dokumentacja@kaspersky.pl. W temacie wiadomości wpisz: "Opinia o dokumentacji: Kaspersky

Endpoint Security 8 for Smartphone".

Page 9

9

KASPERSKY ENDPOINT SECURITY 8 FOR

W TEJ SEKCJI

Wymagania sprzętowe i programowe .............................................................................................................................. 9

SMARTPHONE

Program Kaspersky Endpoint Security 8 for Smartphone zapewnia ochronę urządzeń mobilnych (zwanych dalej

"urządzeniami") działających pod kontrolą systemu operacyjnego Android™. Aplikacja może chronić informacje

znajdujące się na urządzeniu przed znanymi zagrożeniami, zapobiegać odbieraniu niechcianych wiadomości SMS

i połączeń, chronić informacje w przypadku kradzieży lub zagubienia urządzenia i ukrywać informacje związane

z poufnymi kontaktami. Każdy typ zagrożenia jest przetwarzany przez inny moduł aplikacji. Umożliwia to dostosowanie

ustawień aplikacji do potrzeb użytkownika.

Kaspersky Endpoint Security 8 for Smartphone zawiera następujące moduły ochrony:

Anti-Virus. Chroni system plików urządzenia mobilnego przed wirusami i innymi szkodliwymi programami. Anti-

Virus wykrywa i neutralizuje szkodliwe obiekty na Twoim urządzeniu oraz aktualizuje antywirusowe bazy danych

aplikacji.

Anti-Spam. Sprawdza wszystkie przychodzące wiadomości SMS i połączenia na obecność spamu. Komponent

ten umożliwia blokowanie wiadomości tekstowych i połączeń uznanych za niechciane.

Anti-Theft. Chroni informacje przechowywane na urządzeniu przed nieautoryzowanym dostępem, gdy

zostanie ono skradzione lub zagubione, a także umożliwia odnalezienie urządzenia. Anti-Theft umożliwia

zdalne blokowanie urządzenia, usuwanie informacji na nim przechowywanych i określenie jego geograficznej

lokalizacji przy pomocy poleceń SMS wysłanych z innego urządzenia. Co więcej, Anti -Theft umożliwia

zablokowanie urządzenia także w przypadku, gdy karta SIM została wymieniona lub gdy urządzenie zostało

włączone bez niej.

Ochrona prywatności. Ukrywa informacje dla numerów znajdujących się na liście kontaktów. Do ukrywanych

informacji należą: wpisy z Kontaktów, historia SMS-ów i połączeń oraz przychodzące wiadomości SMS

i połączenia.

Kaspersky Endpoint Security 8 for Smartphone nie tworzy kopii zapasowych danych i tym samym ich nie przywraca.

WYMAGANIA SPRZĘTOWE I PROGRAMOWE

Program Kaspersky Endpoint Security 8 można zainstalować na urządzeniach mobilnych działających pod kontrolą

systemu operacyjnego Android w wersji 1.6, 2.0, 2.1, 2.2, 2.3, i 4.0.

Page 10

10

INSTALOWANIE KASPERSKY ENDPOINT

W TEJ SEKCJI

Informacje o instalowaniu aplikacji z poziomu komputera ........................................................................................... 10

Instalowanie aplikacji z poziomu komputera............................................................................................................... 10

Informacje o instalowaniu aplikacji po otrzymaniu wiadomości e-mail ......................................................................... 12

Instalowanie aplikacji po otrzymaniu wiadomości e-mail ............................................................................................. 12

SECURITY 8 FOR SMARTPHONE

Administrator instaluje Kaspersky Endpoint Security 8 for Smartphone, korzystając z narzędzi do zdalnego zarządzania.

W zależności od tego, z jakich środków do zarządzania korzysta użytkownik, instalacja może być automatyczna lub

może wymagać dodatkowego działania.

Jeżeli instalacja wymaga dalszych działań użytkownika, wówczas będzie ona przebiegać w jeden z następujących

sposobów:

Przy użyciu zainstalowanego na komputerze narzędzia instalacyjnego aplikacji Kaspersky Endpoint Security 8

for Smartphone o tej samej nazwie. Z jego pomocą można zainstalować program na urządzeniu mobilnym.

Otrzymasz od administratora wiadomość e-mail zawierającą pakiet dystrybucyjny lub informację o konieczności

jego pobrania. Po zastosowaniu się do wskazówek znajdujących się w wiadomości, instalujesz na swoim

urządzeniu program Kaspersky Endpoint Security 8 for Smartphone.

Sekcja ta opisuje działania przygotowujące do instalacji Kaspersky Endpoint Security 8 for Smartphone oraz różne

sposoby instalacji aplikacji na urządzeniu mobilnym, a także czynności, jakie użytkownik musi wykonać.

INFORMACJE O INSTALOWANIU APLIKACJI Z POZIOMU

KOMPUTERA

Jeżeli administrator zainstalował na Twoim komputerze instalatora Kaspersky Endpoint Security 8 for Smartphone,

wówczas będziesz mógł zainstalować Kaspersky Endpoint Security 8 for Smartphone na urządzeniach mobilnych

podłączonych do tego komputera. Instalator Kaspersky Endpoint Security 8 for Smartphone zawiera pakiet dystrybucyjny

i przesyła go na urządzenie mobilne. Po zainstalowaniu go na stacji roboczej urządzenie to zostaje automatycznie

uruchomione i monitoruje podłączenie urządzeń przenośnych do komputera. Za każdym razem, gdy urządzenie nawiąże

połączenie ze stacją roboczą, narzędzie sprawdzi, czy urządzenie spełnia wymagania Kaspersky Endpoint Security 8 for

Smartphone i zaoferuje zainstalowanie na nim aplikacji.

INSTALOWANIE APLIKACJI Z POZIOMU KOMPUTERA

Jeżeli na Twoim komputerze jest zainstalowany instalator Kaspersky Endpoint Security 8 for Smartphone, za każdym

razem, gdy do komputera podłączane będą urządzenia mobilne spełniające wymagania systemowe, zasugerowane

zostanie zainstalowanie na nich programu Kaspersky Endpoint Security 8 for Smartphone.

Możesz zatrzymać instalację Kaspersky Endpoint Security 8 for Smartphone podczas kolejnych podłączeń urządzeń do

komputera.

Page 11

I N S T A L O W A N I E K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

11

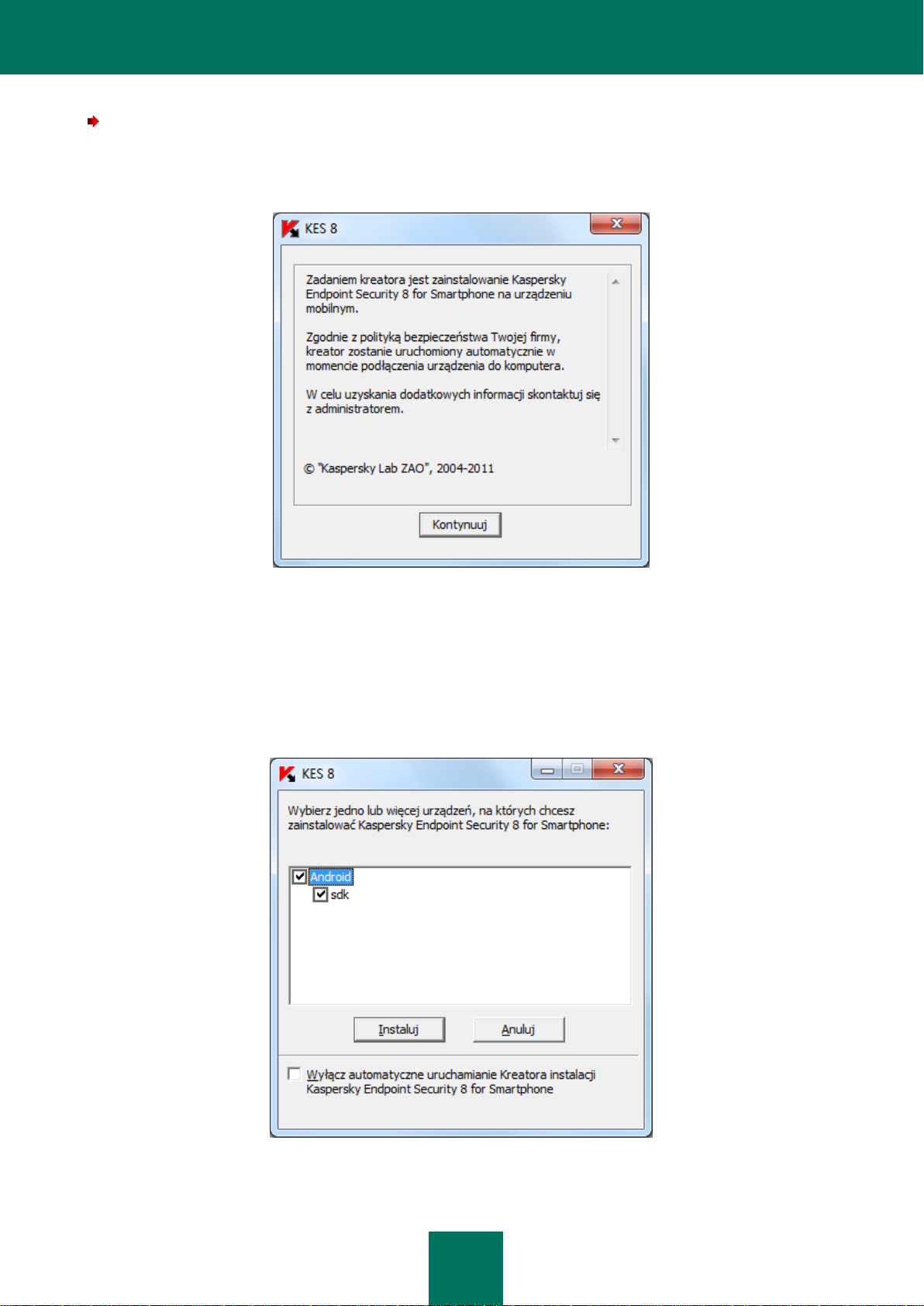

W celu zainstalowania aplikacji na urządzeniu przenośnym:

1. Podłącz urządzenie przenośne do komputera.

W przypadku, gdy urządzenie spełnia wymagania systemowe instalacji aplikacji, zostanie otwarte okno KES 8

zawierające informacje o narzędziu (zobacz poniższy rysunek).

Rysunek 1. Instalacja Kaspersky Endpoint Security 8 for Smartphone

2. Kliknij przycisk Kontynuuj.

Zostanie otwarte okno KES 8 zawierające listę wykrytych podłączonych urządzeń.

Jeżeli do komputera podłączonych jest więcej urządzeń spełniających wymagania systemowe, zostaną one

wyświetlone w oknie KES 8, na liście wykrytych podłączonych urządzeń.

3. Wybierz z listy wykrytych podłączonych urządzeń jedno lub kilka urządzeń, na których ma być zainstalowana

aplikacja. W tym celu zaznacz pola znajdujące się przy nazwach urządzeń (zobacz poniższy rysunek).

Rysunek 2. Wybieranie urządzeń do zainstalowania na nich Kaspersky Endpoint Security 8 for Smartphone

Page 12

P O D R Ę C Z N I K U ŻY T K OW N I K A

12

4. Kliknij przycisk Instaluj.

Narzędzie umieszcza pakiet instalacyjny na wybranych urządzeniach. W oknie KES 8, które zostało

wyświetlone na komputerze, przedstawiony jest postęp przesyłania pakietu dystrybucyjnego.

Po przesłaniu pakietu dystrybucyjnego na wybrane urządzenia rozpocznie się instalacja aplikacji.

Jeżeli podczas instalacji wystąpi błąd, skontaktuj się z administratorem.

W celu anulowania instalacji Kaspersky Endpoint Security 8 for Smartphone na podłączonych urządzeniach:

w oknie KES 8 zaznacz pole Wyłącz automatyczne uruchamianie Kreatora instalacji programu Kaspersky

Endpoint Security 8 for Smartphone.

INFORMACJE O INSTALOWANIU APLIKACJI PO

OTRZYMANIU WIADOMOŚCI E-MAIL

Otrzymasz od administratora wiadomość e-mail zawierającą pakiet dystrybucyjny lub informację o konieczności jego

pobrania.

Wiadomość będzie zawierała:

załączony pakiet instalacyjny lub odnośnik do jego pobrania;

informacje o ustawieniach połączenia aplikacji z systemem zdalnego zarządzania.

Zachowaj tę wiadomość do czasu zainstalowania aplikacji na swoim urządzeniu.

INSTALOWANIE APLIKACJI PO OTRZYMANIU WIADOMOŚCI

E-MAIL

W celu zainstalowania Kaspersky Endpoint Security 8 for Smartphone:

1. Na urządzeniu mobilnym lub stacji roboczej otwórz wiadomość od administratora zawierającą ustawienia

instalacji aplikacji.

2. Wykonaj jedną z następujących czynności:

jeżeli w wiadomości podany jest odnośnik, kliknij go w celu pobrania pakietu dystrybucyjnego;

jeżeli pakiet znajduje się w załączniku, zapisz go na urządzeniu.

W przypadku pobierania pakietu na urządzenie, domyślnie zostanie on zapisany na karcie pamięci.

3. Wykonaj jedną z następujących czynności:

otwórz pakiet po pobraniu go na urządzenie;

po pobraniu pakietu na stację roboczą podłącz do niej urządzenie, a następnie skopiuj na to urządzenie

pakiet dystrybucyjny i otwórz go.

Proces instalacji rozpoczyna się automatycznie i aplikacja zostaje zainstalowana na urządzeniu.

Page 13

I N S T A L O W A N I E K A S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

13

4. Uruchom aplikację (patrz "Uruchamianie aplikacji" na stronie 21). W tym celu przejdź ze strony głównej do okna

aplikacji i wybierz Endpoint Security 8 for Smartphone.

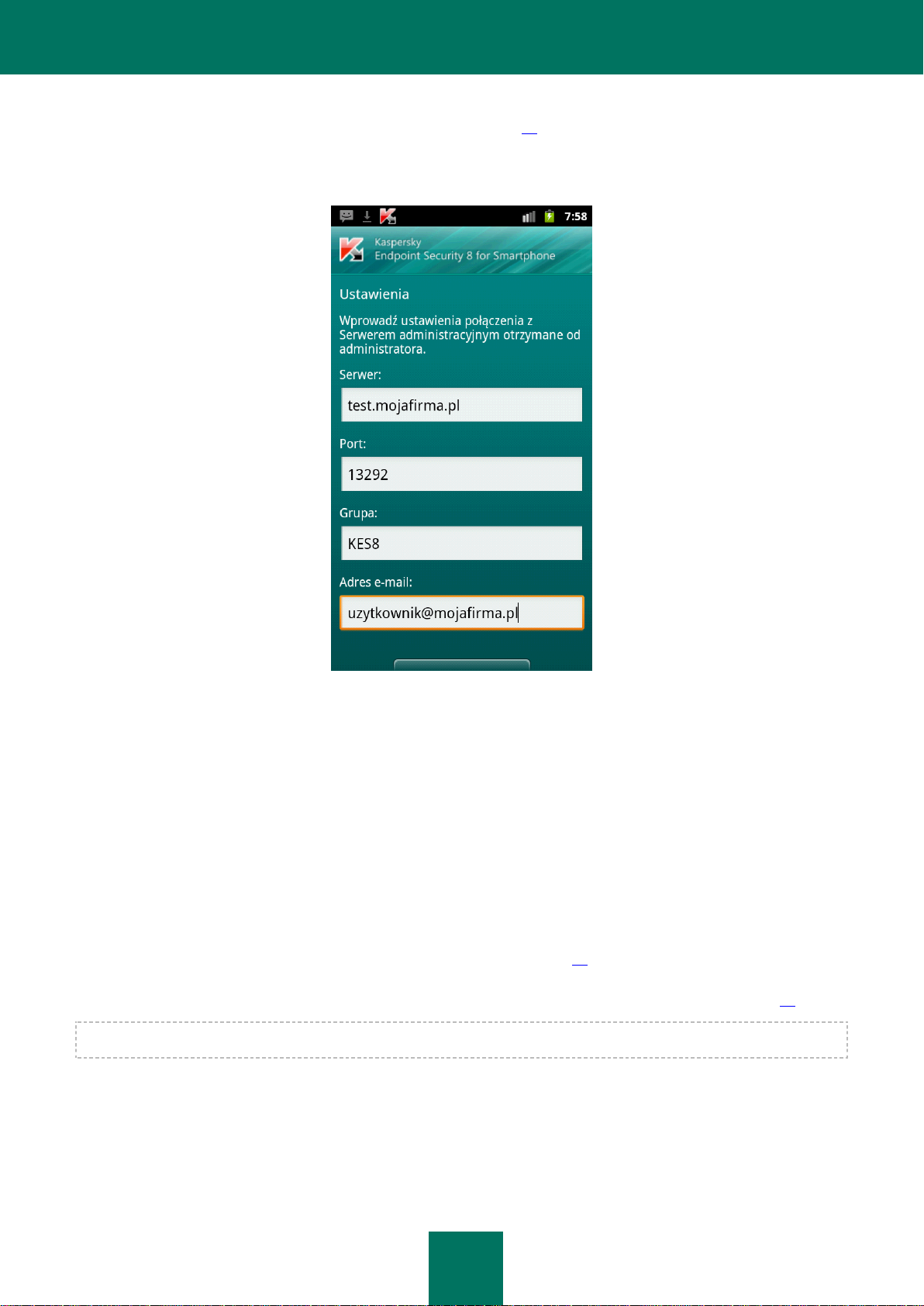

Zostanie otwarte okno Ustawienia synchronizacji (patrz poniższy rysunek).

Rysunek 3. Ustawienia synchronizacji

5. Skonfiguruj ustawienia połączenia z systemem zdalnego zarządzania, jeśli zostały one podane przez

administratora w wysłanej do Ciebie wiadomości. Wprowadź wartości dla następujących ustawień:

Serwer;

Port;

Grupa.

Krok ten zostanie pominięty, jeżeli nie jest konieczne konfigurowanie ustawień połączenia z systemem zdalnego

zarządzania.

6. W polu Adres e-mail wprowadź swój adres e-mail i kliknij Kontynuuj.

Twój adres e-mail użyty zostanie do zarejestrowania urządzenia w systemie zdalnego zarządzania. Należy

pamiętać, że nie można zmienić adresu e-mail podanego podczas instalacji aplikacji.

7. Ustaw tajny kod aplikacji (patrz "Ustawianie tajnego kodu" na stronie 21). W tym celu wypełnij pola Ustaw tajny

kod i Potwierdź kod, a następnie kliknij OK.

8. Włącz opcję odzyskiwania tajnego kodu (patrz "Włączanie opcji odzyskiwania tajnego kodu" na stronie 22).

Jeżeli podczas instalacji wystąpi błąd, skontaktuj się z administratorem.

Page 14

14

DEZINSTALOWANIE APLIKACJI

Aplikacja może zostać odinstalowana z urządzenia tylko wtedy, gdy wyłączone jest ukrywanie poufnych informacji. Przed

usunięciem aplikacji użytkownik musi się upewnić, że ten warunek jest spełniony.

W celu odinstalowania Kaspersky Endpoint Security 8 for Smartphone:

1. Wyłącz Ochronę prywatności (strona 59).

2. Ze strony głównej przejdź do okna aplikacji i wybierz Ustawienia → Aplikacje → Zarządzanie aplikacjami.

3. Z listy aplikacji wybierz Kaspersky Endpoint Security 8 for Smartphone.

Zostanie otwarte okno Informacje o aplikacji.

4. Kliknij przycisk Usuń.

Zostanie otwarte okno potwierdzenia dezinstalacji.

5. Potwierdź chęć usunięcia programu Kaspersky Endpoint Security 8 for Smartphone, klikając OK.

Aplikacja zostanie usunięta z urządzenia.

6. Po zakończeniu dezinstalacji kliknij ОК.

Page 15

15

ZARZĄDZANIE USTAWIENIAMI APLIKACJI

Wszystkie ustawienia programu Kaspersky Endpoint Security 8 for Smartphone, łącznie z licencją, są konfigurowane

przez administratora za pośrednictwem systemu zdalnego zarządzania. Administrator może ograniczyć użytkownikowi

możliwość modyfikowania tych ustawień.

Będziesz mógł modyfikować ustawienia aplikacji na swoim urządzeniu, jeśli administrator nie zablokował tej możliwości.

Administrator może zablokować możliwość modyfikowania ustawień wszystkich lub tylko niektórych komponentów.

Jeżeli w oknie ustawień modułu wyświetlona jest ikona kłódki oraz ostrzeżenie, ustawienia komponentu nie mogą być

modyfikowane na urządzeniu mobilnym.

W przypadku, gdy administrator zmodyfikował ustawienia aplikacji, zostaną one przesłane na urządzenie przy użyciu

systemu zdalnego zarządzania. W tej sytuacji zmienią się ustawienia aplikacji, które zostały zablokowane przez

administratora. Ustawienia niezablokowane przez administratora pozostaną niezmienione.

Jeżeli ustawienia aplikacji nie zostały przesłane na urządzenie lub jeśli chcesz przywrócić wartości wprowadzone przez

administratora, użyj funkcji synchronizacji urządzenia z systemem zdalnego zarządzania (patrz "Synchronizacja

z systemem zdalnego zarządzania" na stronie 18).

Z funkcji synchronizacji można korzystać tylko na wyraźne żądanie administratora.

Page 16

16

ZARZĄDZANIE LICENCJĄ

W TEJ SEKCJI

Informacje o licencjach Kaspersky Endpoint Security 8 for Smartphone ...................................................................... 16

Instalowanie licencji .................................................................................................................................................. 17

Przeglądanie informacji o licencji ............................................................................................................................... 17

W tej sekcji znajdują się informacje o licencji aplikacji, w jaki sposób ją aktywować oraz gdzie znaleźć informacje o niej.

INFORMACJE O LICENCJACH KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE

Licencja to uprawnienia do korzystania z Kaspersky Endpoint Security 8 for Smartphone i dodatkowych usług z tym

związanych, oferowanych przez firmę Kaspersky Lab lub jej partnerów.

Aby można było korzystać z aplikacji, musi być zainstalowana licencja.

Każda licencja posiada okres ważności i typ.

Okres ważności licencji – czas, w trakcie którego można korzystać z dodatkowych usług:

pomocy technicznej;

aktualizacji antywirusowych baz danych aplikacji.

Zakres usług zależy od typu licencji.

Dostępne są następujące typy licencji:

Testowa - jest to darmowa licencja z ograniczonym czasem ważności wynoszącym na przykład 30 dni. Jest ona

udostępniana w celu zapoznania użytkowników z programem Kaspersky Endpoint Security 8 for Smartphone.

W trakcie trwania okresu ważności licencji testowej dostępne są wszystkie funkcje aplikacji. Po wygaśnięciu jej

okresu ważności Kaspersky Endpoint Security 8 for Smartphone przestanie wykonywać wszystkie swoje

funkcje. W takiej sytuacji możliwe będzie jedynie:

wyłączanie ukrywania danych osobistych;

przeglądanie systemu pomocy aplikacji;

synchronizacja z systemem zdalnego zarządzania.

Page 17

Z A R Z Ą D Z A N I E L I CE N C J Ą

17

Komercyjna – jest to płatna licencja z ograniczonym czasem ważności wynoszącym, na przykład, rok.

Dostarczana jest przy zakupie programu Kaspersky Endpoint Security 8 for Smartphone.

Po aktywowaniu licencji komercyjnej stają się dostępne wszystkie funkcje programu oraz dodatkowe usługi.

Po wygaśnięciu okresu ważności licencji komercyjnej ograniczone zostają funkcje programu Kaspersky

Endpoint Security 8 for Smartphone. Możesz wciąż korzystać ze składnika Anti-Spam, wykonywać skanowanie

antywirusowe urządzenia i używać składników ochrony, ale jedynie w oparciu o antywirusowe bazy danych

sprzed daty wygaśnięcia licencji. W przypadku pozostałych modułów aplikacji możliwe jest tylko:

wyłączanie ukrywania danych osobistych;

przeglądanie systemu pomocy aplikacji;

INSTALOWANIE LICENCJI

Administrator instaluje licencję za pośrednictwem systemu zdalnego zarządzania.

Kaspersky Endpoint Security 8 for Smartphone działa bez licencji w trybie pełnej funkcjonalności przez trzy dni od

zainstalowania. W tym czasie administrator instaluje licencję zdalnie, w wyniku czego aplikacja zostaje aktywowana.

Jeżeli licencja nie zostanie zainstalowana w przeciągu trzech dni od instalacji, aplikacja będzie działać w trybie

ograniczonej funkcjonalności. W tym trybie możliwe jest:

uruchamianie skanowania antywirusowego;

konfigurowanie dodatkowych ustawień aplikacji;

uruchamianie synchronizacji urządzenia ze zdalnym systemem zarządzania;

wyłączanie ukrywania danych osobistych;

przeglądanie systemu pomocy aplikacji.

Jeżeli licencja nie zostanie zainstalowana w przeciągu trzech dni od instalacji, zainstaluj ją przy pomocy synchronizacji

urządzenia z systemem zdalnego zarządzania.

synchronizacja z systemem zdalnego zarządzania.

PRZEGLĄDANIE INFORMACJI O LICENCJI

Można przeglądać następujące informacje o licencji: numer licencji, jej typ, datę aktywacji, datę wygaśnięcia, liczbę dni

pozostałych do wygaśnięcia licencji i numer seryjny urządzenia.

W celu przejrzenia informacji o licencji:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz zakładkę Dodatkowe.

Zostanie otwarte okno Dodatkowe.

2. Wybierz element Licencja.

Page 18

18

SYNCHRONIZACJA Z SYSTEMEM

W TEJ SEKCJI

Ręczne włączanie synchronizacji ................................................................................................ .............................. 19

Modyfikowanie ustawień synchronizacji ..................................................................................................................... 19

ZDALNEGO ZARZĄDZANIA

Podczas synchronizacji ustawienia aplikacji skonfigurowane przez administratora zostają przeniesione na urządzenie.

Raporty z działań komponentów aplikacji są przenoszone z urządzenia do systemu zdalnego zarządzania.

Synchronizacja urządzenia z systemem zdalnego zarządzania jest przeprowadzana automatycznie.

Jeżeli synchronizacja nie zostanie przeprowadzona automatycznie, możesz to zrobić ręcznie.

Ręczna synchronizacja jest konieczna, gdy licencja nie została zainstalowana w przeciągu trzech dni od instalacji

aplikacji.

Zgodnie z systemem zdalnego zarządzania wybranym przez administratora do zarządzania aplikacją, zażądane może

zostać od użytkownika wprowadzenie ustawień połączenia z systemem zdalnego zarządzania. W tej sytuacji wartości

ustawień wprowadzone ręcznie przez użytkownika mogą być modyfikowane z poziomu aplikacji (patrz "Modyfikowanie

ustawień synchronizacji" na stronie 19).

Modyfikowanie ustawień połączenia z systemem zdalnego zarządzania może się odbywać tylko na wyraźne żądanie

administratora.

Page 19

S Y N C H R O N I Z A C J A Z S Y S T E M E M Z D A L N E G O ZA R Z Ą D ZA NI A

19

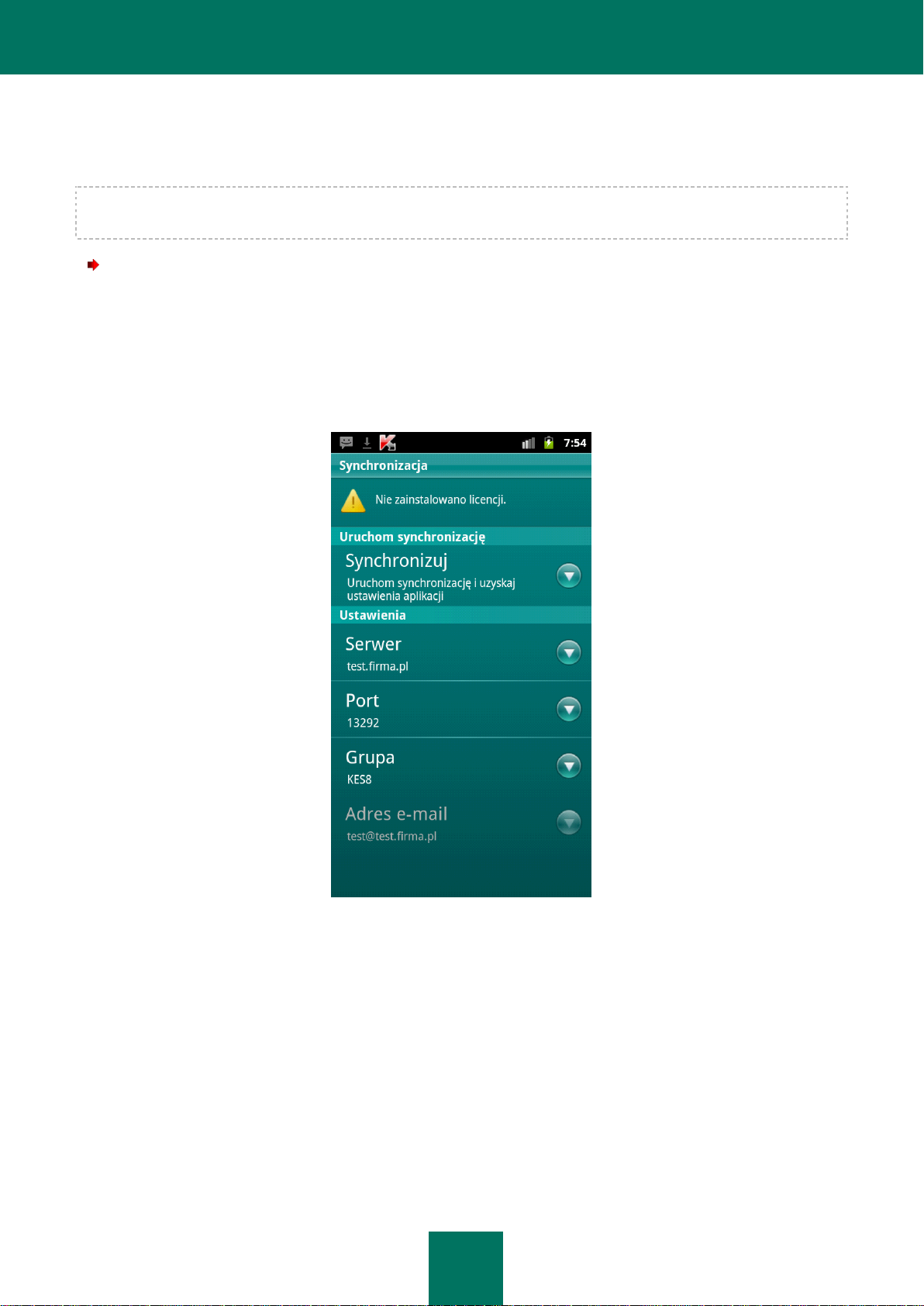

RĘCZNE WŁĄCZANIE SYNCHRONIZACJI

W celu ręcznego przeprowadzenia synchronizacji urządzenia z systemem zdalnego zarządzania po zainstalowaniu

aplikacji:

po wyświetleniu ostrzeżenia na stronie głównej kliknij Uruchom synchronizację (patrz rysunek poniżej).

Rysunek 4. Włączanie synchronizacji

Opcja włączania synchronizacji na stronie głównej Kaspersky Endpoint Security 8 for Smartphone po zainstalowaniu

aplikacji jest dostępna, jeżeli nie powiodło się automatyczne łączenie z systemem zdalnego zarządzania.

Po zakończeniu synchronizacji na urządzeniu zastosowane zostają ustawienia aplikacji, zainstalowana zostaje

licencja, a przycisk Uruchom synchronizację przestaje być wyświetlany na stronie głównej.

W celu ręcznego przeprowadzenia synchronizacji urządzenia z systemem zdalnego zarządzania:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz zakładkę Dodatkowe.

Zostanie otwarte okno Dodatkowe.

2. Kliknij Synchronizuj.

Jeżeli podczas instalacji aplikacja nie zażądała wprowadzenia ustawień połączenia z systemem zdalnego

zarządzania, połączenie jest nawiązywane z systemem zdalnego zarządzania.

Jeżeli podczas instalacji aplikacja zażądała wprowadzenia ustawień połączenia z systemem zdalnego

zarządzania, element menu nazywa się Synchronizacja i otwarte zostaje okno Synchronizacja. Kliknij

Synchronizuj. Nawiązane zostanie połączenie internetowe z systemem zdalnego zarządzania.

Page 20

P O D R Ę C Z N I K U ŻY T K OW N I K A

20

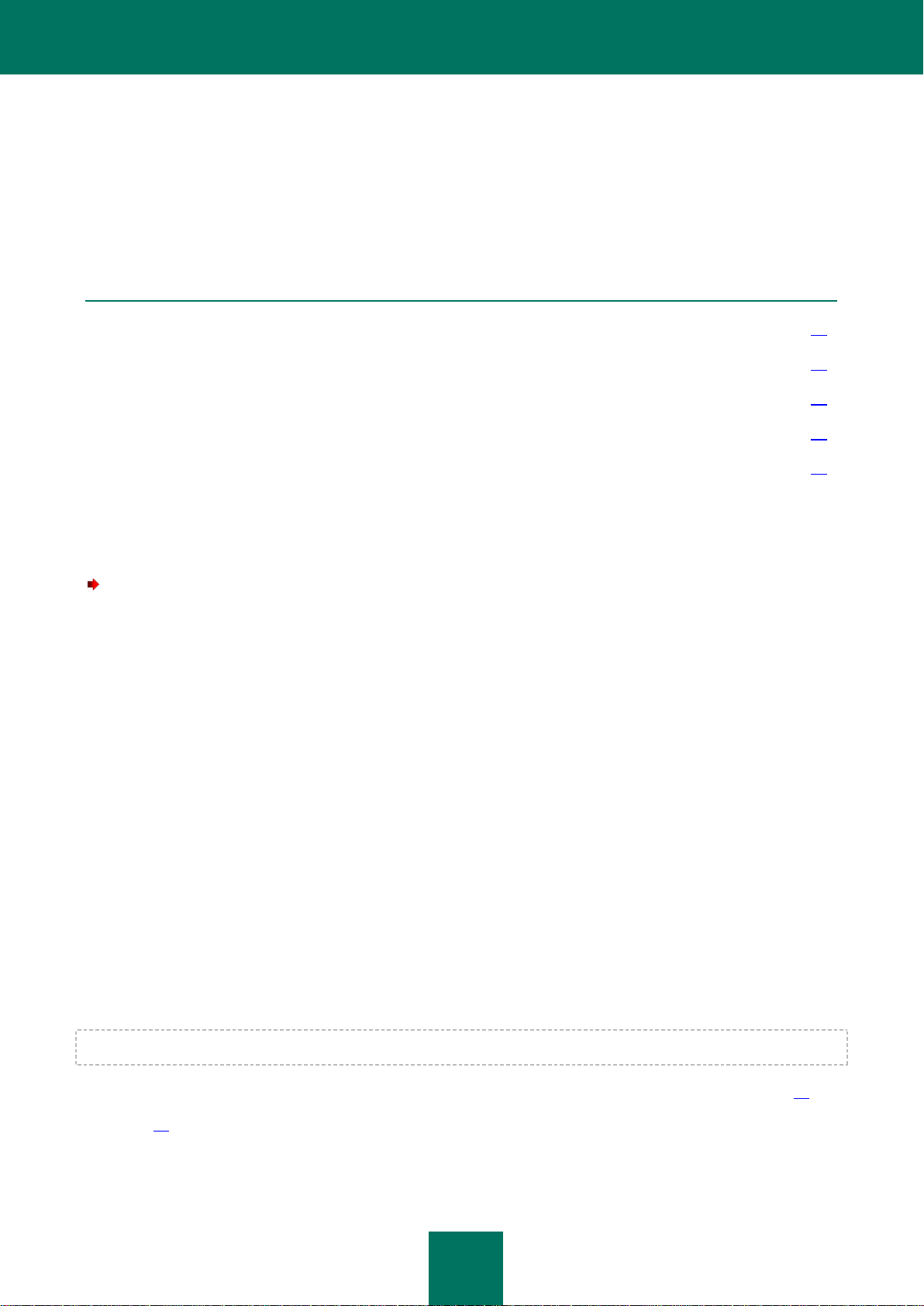

MODYFIKOWANIE USTAWIEŃ SYNCHRONIZACJI

Modyfikowanie ustawień połączenia z systemem zdalnego zarządzania może się odbywać tylko na wyraźne żądanie

administratora.

W celu zmodyfikowania ustawień połączenia ze zdalną administracją:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz sekcję Dodatkowe.

Zostanie otwarte okno Dodatkowe.

2. Wybierz Synchronizacja.

Zostanie otwarte okno Synchronizacja (patrz rysunek poniżej).

3. W sekcji Ustawienia synchronizacji zmień wartości następujących parametrów:

Serwer;

Port;

Grupa.

Rysunek 5. Ustawienia synchronizacji

Page 21

21

ROZPOCZĘCIE PRACY

W TEJ SEKCJI

Uruchamianie aplikacji .............................................................................................................................................. 21

Ustawianie tajnego kodu ........................................................................................................................................... 21

Włączanie opcji odzyskiwania tajnego kodu ............................................................................................................... 22

Odzyskiwanie tajnego kodu ....................................................................................................................................... 24

Przeglądanie informacji o aplikacji ............................................................................................................................. 24

Sekcja ta zawiera informacje dotyczące rozpoczęcia pracy z programem Kaspersky Endpoint Security 8 for Smartphone:

sposobu jego aktywacji, ustawiania tajnego kodu aplikacji, włączania opcji odzyskiwania hasła, odzyskiwania hasła

i uruchamiania aplikacji.

URUCHAMIANIE APLIKACJI

W celu uruchomienia Kaspersky Endpoint Security 8 for Smartphone:

1. Przejdź ze strony głównej do ekranu aplikacji.

2. Wybierz Kaspersky Endpoint Security 8 for Smartphone.

3. Wprowadź tajny kod aplikacji i wciśnij OK.

Zostanie otwarta strona główna.

USTAWIANIE TAJNEGO KODU

Po uruchomieniu programu należy wprowadzić tajny kod aplikacji. Tajny kod aplikacji zapobiega nieautoryzowanemu

dostępowi do ustawień aplikacji.

Zdefiniowany kod można zmienić w późniejszym terminie.

Kaspersky Endpoint Security 8 for Smartphone żąda podania tajnego kodu:

w celu uzyskania dostępu do aplikacji;

podczas wysyłania polecenia SMS z innego urządzenia w celu zdalnego uruchomienia następujących funkcji:

Kod składa się z cyfr. Powinien on zawierać przynajmniej cztery znaki.

Blokowanie, Usuwanie danych, SIM Watch, GPS Find oraz Ochrona prywatności.

Jeśli zapomniałeś tajny kod aplikacji, możesz go odzyskać (patrz sekcja "Odzyskiwanie tajnego kodu" na stronie 24). W

tym celu opcja odzyskiwania tajnego kodu musi zostać wcześniej włączona (patrz sekcja "Odzyskiwanie tajnego kodu"

na stronie 24).

Page 22

P O D R Ę C Z N I K U ŻY T K OW N I K A

22

W celu wprowadzenia tajnego kodu:

1. Po aktywacji aplikacji, w polu Wprowadź tajny kod podaj cyfry, które będą Twoim kodem.

Wprowadzony kod jest automatycznie weryfikowany.

Jeżeli w wyniku weryfikacji wprowadzony kod okaże się nieprawidłowy, aplikacja wyświetli ostrzeżenie i zażąda

potwierdzenia. Aby użyć kodu, wciśnij Tak. Aby utworzyć nowy kod, wciśnij Nie. Wprowadź nowy tajny kod

aplikacji.

2. Wprowadź go ponownie w polu Potwierdź nowy kod.

Tajny kod zostanie ustawiony.

WŁĄCZANIE OPCJI ODZYSKIWANIA TAJNEGO KODU

Po pierwszej aktywacji aplikacji możesz włączyć opcję odzyskiwania tajnego kodu aplikacji. Dzięki temu w przyszłości

będziesz mógł odzyskać kod w przypadku jego zapomnienia.

Jeśli zrezygnujesz z włączenia tej funkcji po pierwszej aktywacji aplikacji, możesz włączyć ją po ponownej instalacji

Kaspersky Endpoint Security 8 for Smartphone na urządzeniu.

Tajny kod aplikacji można odzyskać (patrz sekcja "Odzyskiwanie tajnego kodu" na stronie 24), jeśli opcja jego

odzyskiwania jest włączona. Jeżeli zapomnisz swój kod, a funkcja jego odzyskiwania będzie wyłączona, korzystanie

z funkcji Kaspersky Endpoint Security 8 for Smartphone będzie niemożliwe.

W celu włączenia funkcji odzyskiwania kodu:

1. Po ustawieniu tajnego kodu aplikacji (patrz sekcja "Ustawianie tajnego kodu" na stronie 21) wprowadź swój

adres e-mail w oknie Włączanie funkcji odzyskiwania tajnego kodu.

2. Potwierdź włączenie funkcji odzyskiwania tajnego kodu, klikając Włącz.

Adres e-mail, który podałeś, zostanie wykorzystany podczas odzyskiwania kodu.

Aplikacja nawiąże połączenie internetowe z serwerem odzyskiwania kodów, prześle wprowadzone informacje

i włączy funkcję odzyskiwania tajnego kodu.

ODZYSKIWANIE TAJNEGO KODU

Kod może zostać przywrócony tylko wtedy, gdy wcześniej włączono opcję odzyskiwania tajnego kodu (patrz "Włączanie

opcji odzyskiwania tajnego kodu" na stronie 22).

W celu odzyskania tajnego kodu aplikacji:

1. Przejdź ze strony głównej do ekranu aplikacji.

2. Wybierz Kaspersky Endpoint Security 8 for Smartphone.

3. Kliknij Menu → Odzyskiwanie tajnego kodu.

Wyświetlone zostaną następujące informacje:

strona Kaspersky Lab do odzyskiwania tajnego kodu;

kod identyfikacyjny urządzenia.

Page 23

R O Z PO C Z Ę C I E P R A C Y

23

4. Wciśnij Idź.

Zostanie otwarta strona do odzyskiwania tajnego kodu http://mobile.kaspersky.com/recover-code.

5. Wprowadź następujące informacje w odpowiednie pola:

podany wcześniej adres e-mail, który służy do odzyskiwania tajnego kodu;

kod identyfikacyjny urządzenia.

W rezultacie kod odzyskiwania zostanie przesłany na podany adres e-mail.

6. Przejdź do okna Kaspersky Endpoint Security 8.

7. Wybierz Menu → Wprowadź kod odzyskiwania i wprowadź otrzymany kod odzyskiwania.

8. Wprowadź nowy tajny kod aplikacji. Do tego celu służą pola Ustaw nowy tajny kod i Potwierdź nowy

tajny kod.

9. Wciśnij OK.

PRZEGLĄDANIE INFORMACJI O APLIKACJI

Możesz przejrzeć ogólne informacje o aplikacji Kaspersky Endpoint Security 8 for Smartphone i jej wersji.

W celu przejrzenia informacji o aplikacji:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz zakładkę Dodatkowe.

Zostanie otwarte okno Dodatkowe.

2. W sekcji Informacje wybierz element Informacje o aplikacji.

Page 24

24

INTERFEJS APLIKACJI

W TEJ SEKCJI

Strona główna .......................................................................................................................................................... 24

Widget strony głównej ............................................................................................................................................... 25

Sekcja zawiera informacje o podstawowych elementach interfejsu programu Kaspersky Endpoint Security 8 for

Smartphone.

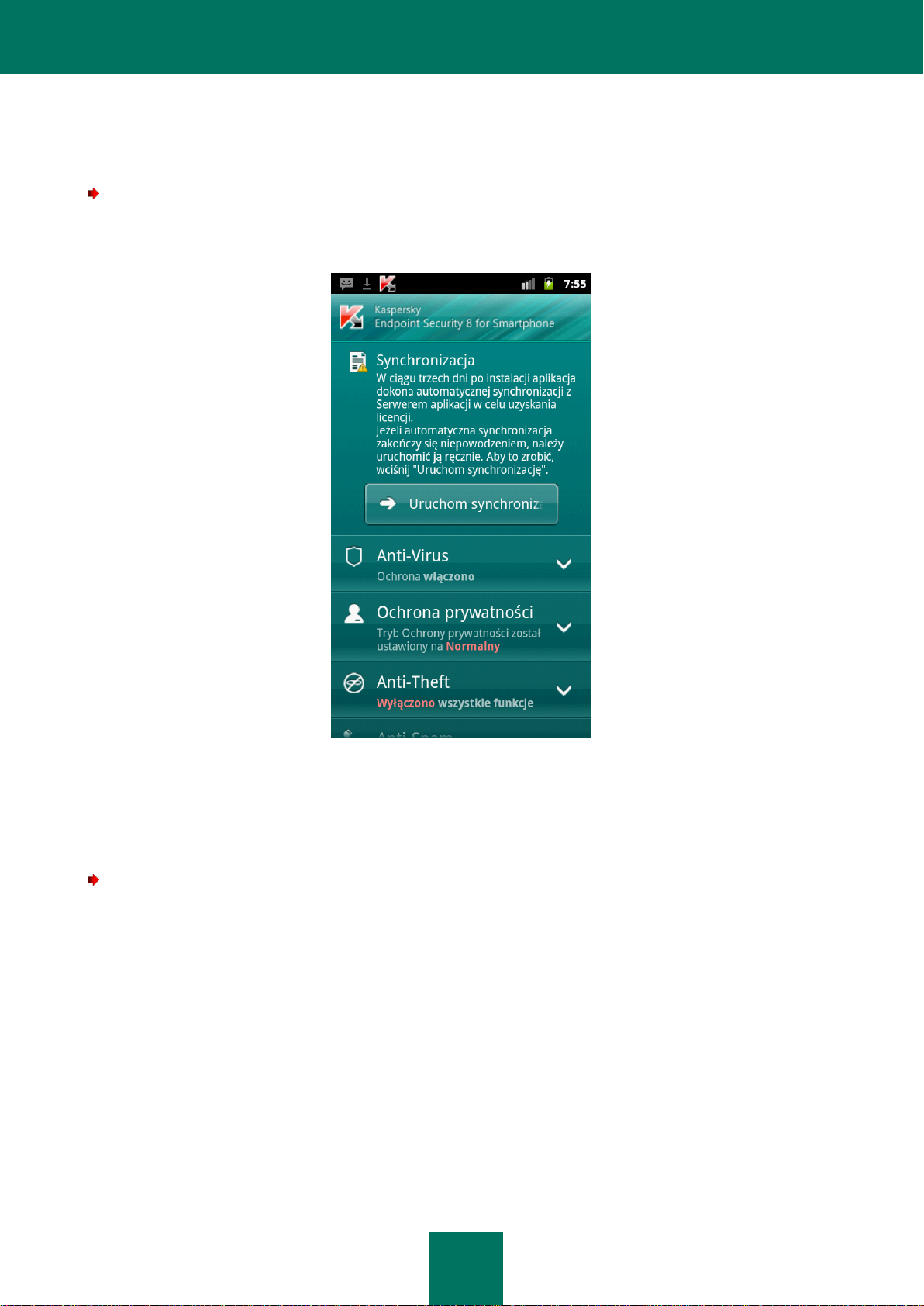

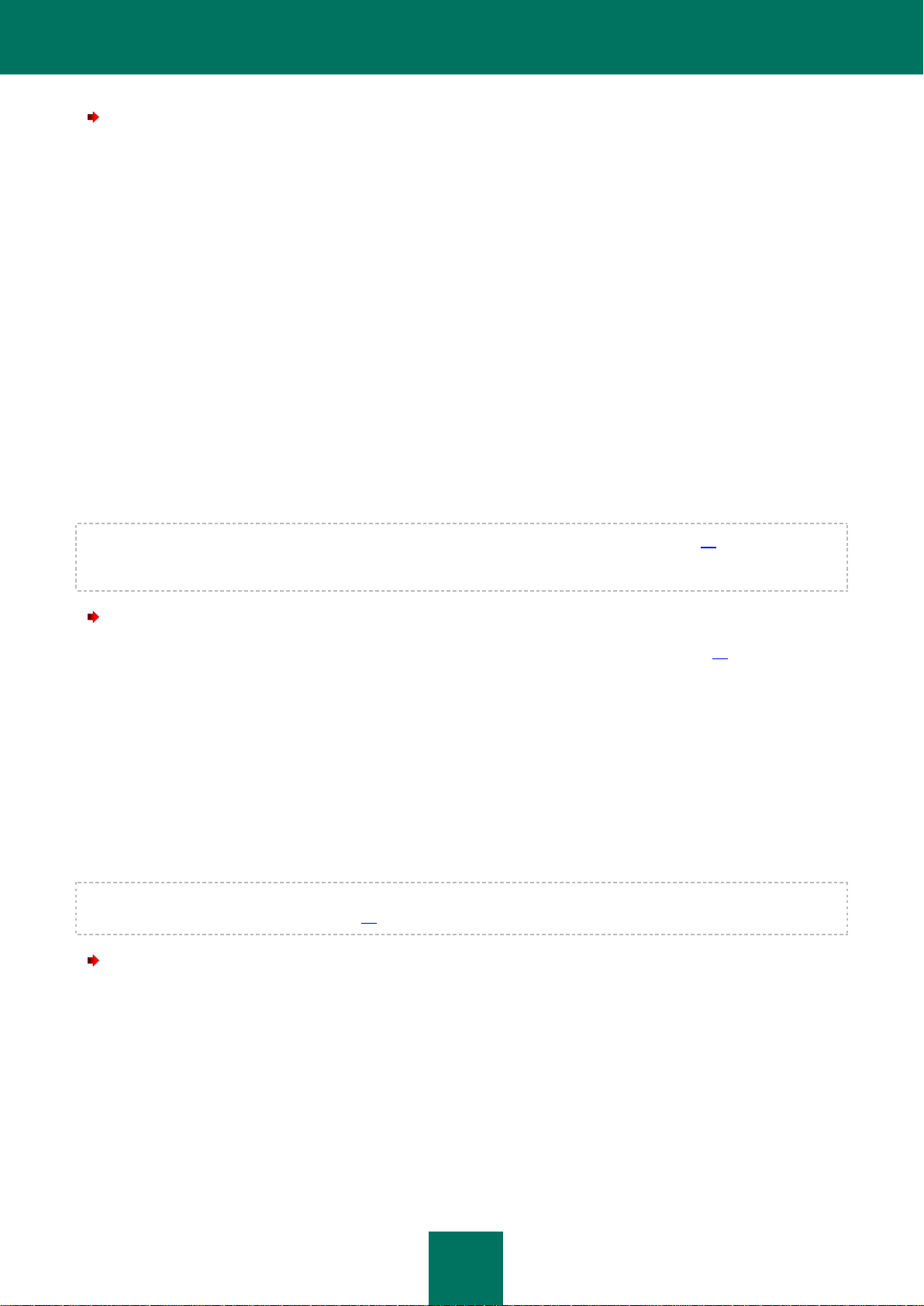

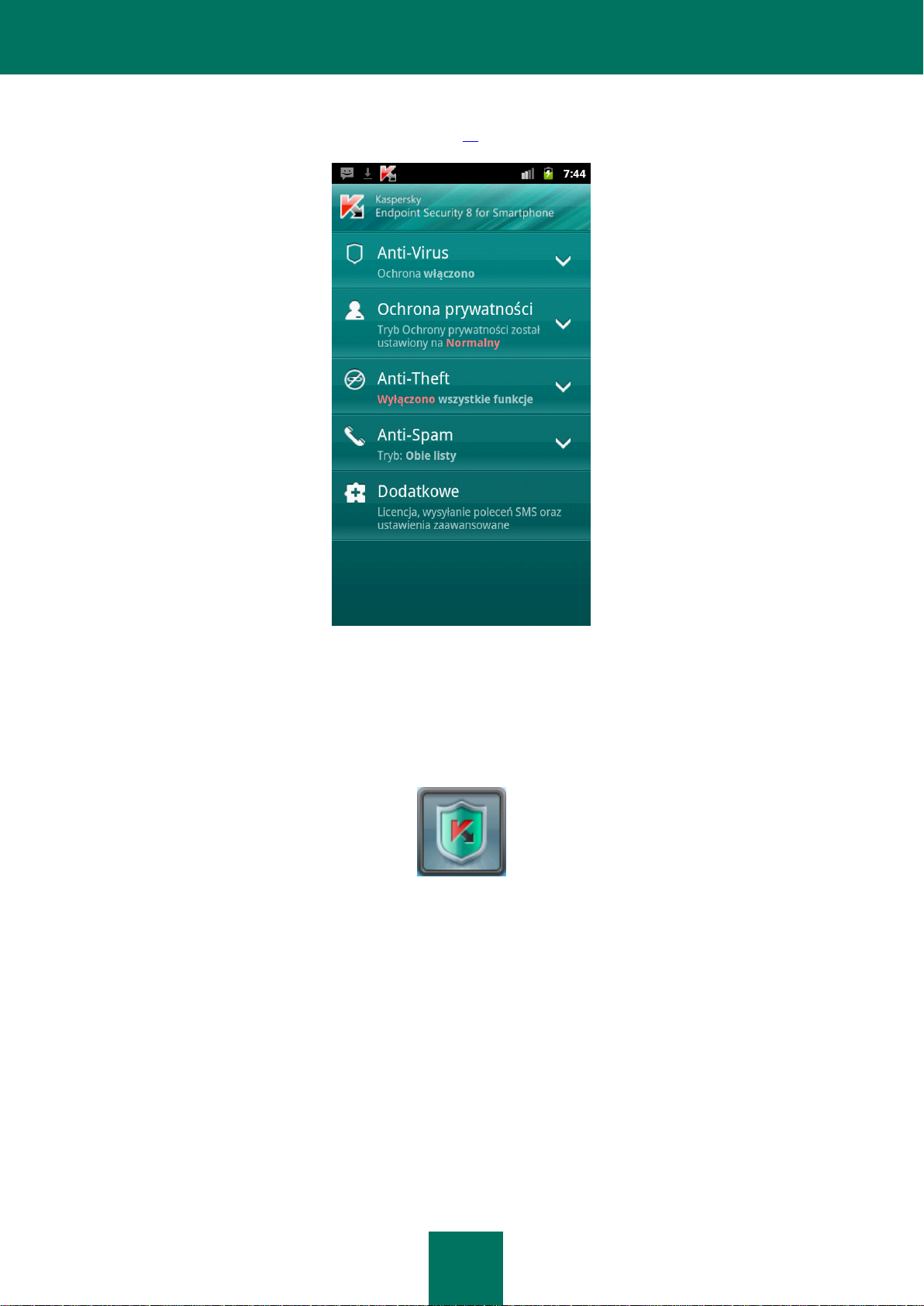

STRONA GŁÓWNA

Po uruchomieniu aplikacji wyświetlana jest strona główna (patrz rysunek poniżej).

Na stronie głównej znajdują się sekcje rozwijalne. Każda sekcja może zostać użyta do skonfigurowania komponentu lub

uruchomienia zadań ochrony.

Strona główna wyświetla również stan głównych składników.

Pod nazwą każdej sekcji wyświetlane są następujące informacje:

Anti-Virus – stan ochrony urządzenia przed wirusami i innymi zagrożeniami (sekcja "Ochrona systemu plików"

na stronie 26).

Ochrona prywatności – tryb ukrywania poufnych informacji.

Anti-Theft – stan funkcji Anti-Theft.

Anti-Spam – tryb filtrowania połączeń i wiadomości SMS.

Page 25

I N T E R F E J S A P L I K A C J I

25

Dodatkowe – informacje o dodatkowych ustawieniach aplikacji pogrupowanych w tej sekcji (patrz

"Konfigurowanie ustawień dodatkowych" na stronie 69).

Rysunek 6. Strona główna

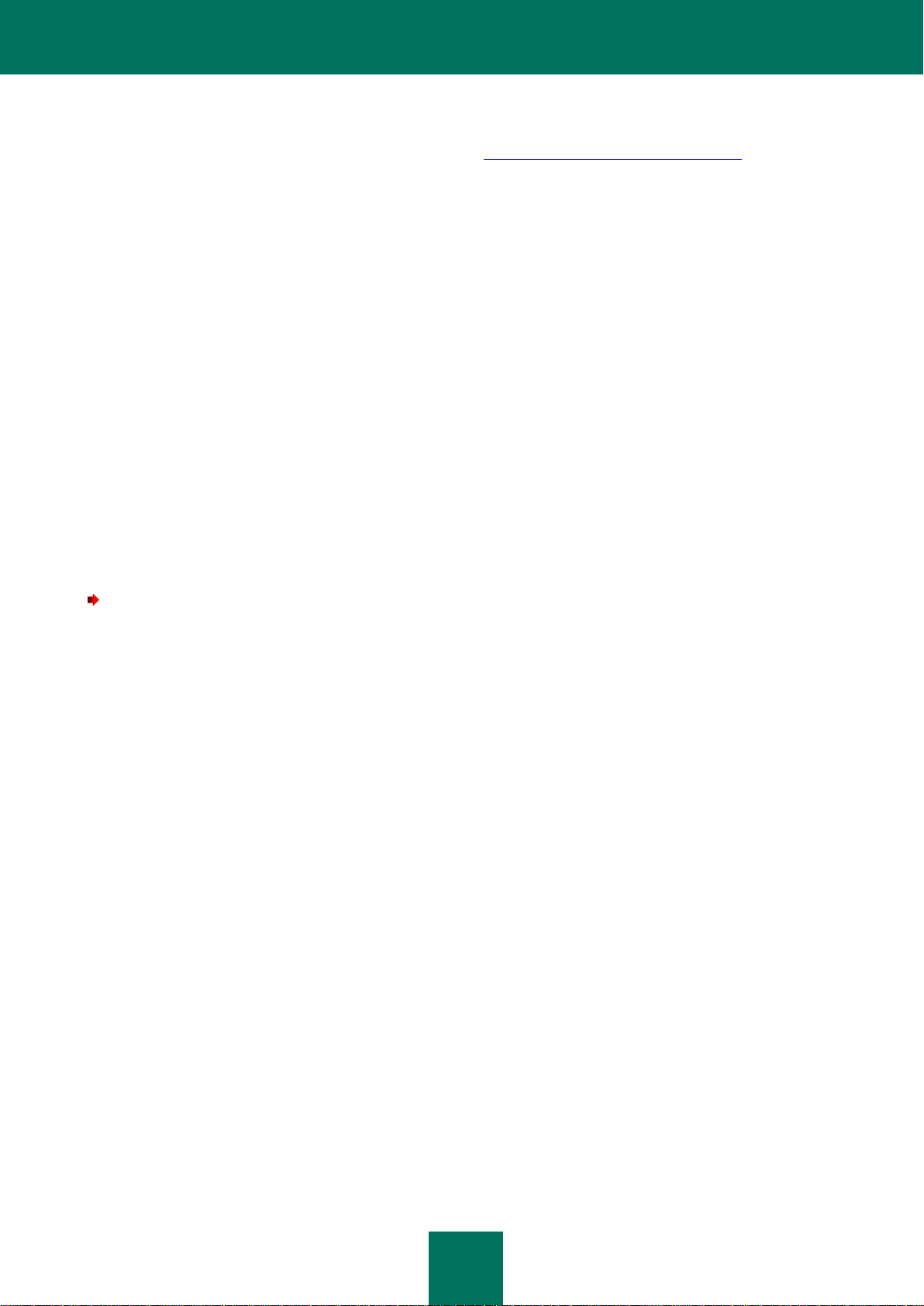

WIDGET STRONY GŁÓWNEJ

Strona główna programu Kaspersky Endpoint Security 8 zawiera widget (patrz rysunek poniżej).

Rysunek 7. Widget strony głównej

Wskaźnik koloru widgetu znajdującego się na stronie głównej aplikacji informuje o stanie ochrony urządzenia, Ochronie

prywatności i licencji, a także umożliwia konfigurowanie ustawień aplikacji.

Używane są następujące schematy kolorystyczne:

zielona tarcza oznacza, że Ochrona jest włączona;

szara tarcza oznacza, że Ochrona jest wyłączona;

zielony kolor tła oznacza, że poufne informacje są ukrywane;

szary kolor tła oznacza, że poufne informacje są wyświetlane;

wykrzyknik w żółtym trójkącie oznacza, że licencja wygasła lub nie została zainstalowana.

Page 26

26

OCHRONA SYSTEMU PLIKÓW

W TEJ SEKCJI

Informacje o Ochronie............................................................................................................................................... 26

Włączanie / wyłączanie Ochrony ............................................................................................................................... 27

Konfigurowanie obszaru ochrony .............................................................................................................................. 28

Wybieranie akcji, która ma być wykonywana na wykrytych obiektach ......................................................................... 29

Sekcja ta zawiera informacje o komponencie Ochrona, który umożliwia zapobieganie infekcjom systemu plików

urządzenia. Opisuje również sposób aktywacji/wyłączania Ochrony i dostosowywania jej ustawień działania.

INFORMACJE O OCHRONIE

Ochrona jest uruchamiana zaraz po załadowaniu systemu operacyjnego i działa w pamięci urządzenia. Ochrona skanuje

wszystkie pliki, które mogą być otwarte, zapisane lub uruchomione (łącznie z tymi znajdującymi się na karcie pamięci),

a także zainstalowane aplikacje.

Pliki są skanowane w następujący sposób:

1. Ochrona skanuje każdy plik podczas jego otwierania.

Ochrona sprawdza plik na obecność szkodliwych obiektów. Szkodliwe obiekty są wykrywane poprzez

porównanie z antywirusowymi bazami aplikacji. Antywirusowe bazy danych zawierają opisy wszystkich

dotychczas wykrytych szkodliwych obiektów oraz metody ich neutralizacji.

2. Zgodnie z wynikiem analizy pliku możliwe są następujące zachowania Ochrony:

Jeśli w pliku zostanie wykryty szkodliwy kod, Ochrona wykona akcję zgodną z ustawieniami (sekcja

"Wybieranie akcji, która ma być wykonywana na wykrytych obiektach" na stronie 29);

Jeżeli w pliku nie zostanie wykryty szkodliwy kod, stanie się on natychmiast dostępny dla użytkownika.

Ochrona sprawdza zainstalowaną aplikację w poszukiwaniu wirusów przy jej pierwszym uruchomieniu. Ochrona

wykonuje skanowanie przy pomocy antywirusowych baz danych. Jeżeli Ochrona wykryje podczas skanowania wirusa,

zapyta użytkownika o usunięcie aplikacji.

Skanowanie aplikacji odbywa się w następujący sposób:

1. Ochrona sprawdza zainstalowaną aplikację w poszukiwaniu szkodliwych obiektów przy jej pierwszym

uruchomieniu.

Podczas skanowania zgodnie z wybranym trybem ochrona korzysta z antywirusowej bazy danych.

2. W oparciu o wyniki skanowania Ochrona może wykonać następujące akcje:

Jeżeli podczas skanowania wykryty zostanie szkodliwy kod, Ochrona zasugeruje odinstalowanie aplikacji.

Jeżeli podczas skanowania nie zostanie wykryty szkodliwy kod, aplikacja stanie się dostępna dla

użytkownika.

Page 27

O CHR O N A S Y S T E M U P L I K Ó W

27

WŁĄCZANIE / WYŁĄCZANIE OCHRONY

Jeżeli Ochrona jest aktywna, wszystkie działania w systemie są pod pełną kontrolą.

Aby zapewnić ochronę przed wirusami i innymi zagrożeniami, wykorzystywane są zasoby urządzenia. Aby zmniejszyć

obciążenie urządzenia podczas wykonywania zadań, możesz czasowo wyłączyć Ochronę.

Kaspersky Lab nie zaleca wyłączania ochrony w czasie rzeczywistym, gdyż może to prowadzić do zainfekowania

urządzenia i utraty danych.

Wyłączanie Ochrony nie wpływa na działanie zadań skanowania i aktualizacji antywirusowych baz danych aplikacji.

Bieżący stan Ochrony jest wyświetlany na stronie głównej aplikacji, w sekcji Аnti-Virus.

W celu włączenia Ochrony:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz folder Anti-Virus.

2. Wybierz Dodatkowe.

Zostanie otwarte okno Anti-Virus: Dodatkowe.

3. Zaznacz pole Włącz ochronę (patrz rysunek poniżej).

W celu wyłączenia Ochrony:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz folder Anti-Virus.

2. Wybierz Dodatkowe.

Zostanie otwarte okno Anti-Virus: Dodatkowe.

3. Usuń zaznaczenie z pola Włącz ochronę.

Rysunek 8. Włączanie Ochrony

Page 28

P O D R Ę C Z N I K U ŻY T K OW N I K A

28

KONFIGUROWANIE OBSZARU OCHRONY

Domyślnie Kaspersky Endpoint Security 8 for Smartphone skanuje wszystkie rodzaje plików. Możesz wybrać pliki, które

mają być sprawdzane przez Kaspersky Endpoint Security 8 for Smartphone na obecność szkodliwych obiektów.

Przed konfigurowaniem ustawień Ochrony upewnij się, że włączony jest Maksymalny tryb Ochrony.

W celu wybrania typu plików, które mają być skanowane:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz folder Anti-Virus.

2. Wybierz Dodatkowe.

Zostanie otwarte okno Anti-Virus: Dodatkowe.

3. Wybierz Ustawienia ochrony → Rodzaje chronionych plików.

4. Wybierz wartość dla ustawienia Rodzaje chronionych plików (patrz rysunek poniżej):

Wszystkie pliki – skanowanie wszystkich typów plików.

Tylko wykonywalne – skanowanie tylko plików wykonywalnych aplikacji (na przykład plików w formatach

EXE, MDL, APP, DLL).

Rysunek 9. Wybieranie obiektów przeznaczonych do skanowania

Page 29

O C H R O NA S Y S T E M U P L I K Ó W

29

WYBIERANIE AKCJI, KTÓRA MA BYĆ WYKONYWANA NA

WYKRYTYCH OBIEKTACH

Domyślnie Kaspersky Endpoint Security 8 for Smartphone usuwa wykryte zagrożenie. Możesz wybrać akcję, jaką

Kaspersky Endpoint Security 8 for Smartphone będzie wykonywał na wykrytych szkodliwych obiektach.

Przed konfigurowaniem ustawień Ochrony upewnij się, że włączony jest Maksymalny tryb Ochrony.

W celu skonfigurowania reakcji aplikacji na wykrycie zagrożenia:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz folder Anti-Virus.

2. Wybierz Dodatkowe.

Zostanie otwarte okno Anti-Virus: Dodatkowe.

3. Wybierz Ustawienia ochrony → Akcja po wykryciu zagrożenia.

4. Możesz wybrać akcję, która będzie wykonywana przez aplikację w przypadku wykrycia zagrożenia. W tym celu

ustaw wartość dla ustawienia Akcja po wykryciu zagrożenia (patrz rysunek poniżej):

Usuń – usuwa szkodliwe obiekty bez powiadamiania użytkownika.

Pomiń – pomija szkodliwe obiekty bez usuwania ich z urządzenia.

Rysunek 10. Wybieranie akcji wykonywanych na wykrytych zagrożeniach

Page 30

30

SKANOWANIE URZĄDZENIA

W TEJ SEKCJI

Informacje o skanowaniu urządzenia ......................................................................................................................... 30

Ręczne uruchamianie skanowania ............................................................................................................................ 30

Uruchamianie skanowania zgodnie z terminarzem ..................................................................................................... 32

Wybieranie typu obiektów przeznaczonych do skanowania ................................ ........................................................ 33

Konfigurowanie skanowania archiwów ...................................................................................................................... 34

Wybieranie akcji, która ma być wykonywana na wykrytych obiektach ......................................................................... 34

Sekcja ta zawiera informacje o skanowaniu urządzenia na żądanie, które może wykryć i usunąć zagrożenia znajdujące

się na urządzeniu. Opisuje ona również sposób uruchamiania skanowania urządzenia, ustawiania automatycznego

zaplanowanego skanowania systemu plików, wybierania skanowania plików i ustawiania akcji, jaką będzie wykonywać

aplikacja po wykryciu szkodliwego obiektu.

INFORMACJE O SKANOWANIU URZĄDZENIA

Skanowanie urządzenia na żądanie ułatwia wykrywanie i leczenie szkodliwych obiektów. Kaspersky Endpoint Security 8

for Smartphone wykonuje pełne lub częściowe skanowanie urządzenia - np. skanowanie tylko zawartości wbudowanej

pamięci urządzenia lub określonych folderów (łącznie z tymi znajdującymi się na karcie pamięci).

Urządzenie jest skanowane w następujący sposób:

1. Kaspersky Endpoint Security 8 for Smartphone skanuje pliki wybranych typów (sekcja "Wybieranie typu

obiektów przeznaczonych do skanowania" na stronie 33).

2. Podczas skanowania każdy plik jest sprawdzany na obecność szkodliwych obiektów (szkodliwego

oprogramowania). Szkodliwe obiekty są wykrywane poprzez porównanie z antywirusowymi bazami aplikacji.

Antywirusowe bazy danych zawierają opisy wszystkich dotychczas poznanych szkodliwych obiektów oraz

metody ich neutralizacji.

Jeżeli nie zostanie wykryty szkodliwy kod, plik zostanie przywrócony do działania.

Jeśli w pliku zostanie wykryty szkodliwy kod, aplikacja wykona akcję zgodną z ustawieniami (sekcja

"Wybieranie akcji, która ma być wykonywana na wykrytych obiektach" na stronie 34).

Skanowanie jest uruchamiane ręcznie lub automatycznie zgodnie z terminarzem (patrz sekcja "Uruchamianie

skanowania zgodnie z terminarzem" na stronie 32).

RĘCZNE URUCHAMIANIE SKANOWANIA

Ręcznie można uruchomić pełne lub częściowe skanowanie.

W celu ręcznego uruchomienia skanowania:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz sekcję Anti-Virus.

2. Wybierz Uruchom skanowanie.

Page 31

S K A N O W A N I E U R Z Ą D Z E N IA

31

3. Wybierz obszar skanowania urządzenia (patrz rysunek poniżej).

Pełne skanowanie – skanowanie całego systemu plików urządzenia. Domyślnie aplikacja skanuje pliki

zapisane w pamięci urządzenia i na kartach pamięci.

Skanowanie foldera – skanowanie pojedynczego obiektu w systemie plików urządzenia lub na karcie

pamięci. Jeżeli wybrany zostanie element Skanowanie foldera, zostanie otwarte okno Wybór folderu

zawierające system plików urządzenia. Aby uruchomić skanowanie foldera, wybierz żądany folder i kliknij

ikonę znajdującą się z prawej strony nazwy foldera.

Skanowanie pamięci – skanowanie procesów uruchomionych w pamięci systemu oraz plików z nimi

skojarzone.

Po uruchomieniu skanowania zostaje wyświetlone okno skanowania przedstawiające bieżący stan wykonywania

zadania: liczbę przeskanowanych plików, ścieżkę do aktualnie skanowanego pliku oraz procentowy postęp skanowania.

W oknie postępu skanowania możesz wstrzymać skanowanie, klikając Wstrzymaj, lub anulować proces skanowania,

klikając Anuluj.

Jeżeli Kaspersky Endpoint Security 8 for Smartphone wykryje szkodliwy obiekt, wykona akcję zgodną z ustawieniami

parametrów skanowania (sekcja “Wybieranie akcji, która ma być wykonywana na wykrytych obiektach” na stronie 34).

Domyślnie, jeżeli Kaspersky Endpoint Security 8 for Smartphone wykryje szkodliwy kod, spróbuje go wyleczyć. Jeśli

leczenie nie jest możliwe, aplikacja usunie szkodliwy obiekt.

Po zakończeniu skanowania na ekranie zostaną wyświetlone statystyki zawierające następujące informacje:

liczbę przeskanowanych plików;

liczbę wykrytych i usuniętych wirusów;

liczbę nieprzechwyconych plików (na przykład plik jest blokowany przez system operacyjny lub plik nie jest

wykonywalny, gdy skanowane są tylko pliki wykonywalne);

czas skanowania.

Rysunek 11. Wybieranie obszaru skanowania

Page 32

P O D R Ę C Z N I K U ŻY T K OW N I K A

32

URUCHAMIANIE SKANOWANIA ZGODNIE Z TERMINARZEM

Możliwe jest skonfigurowanie automatycznego uruchamiania skanowania systemu plików zgodnie z terminarzem.

Skanowanie zgodnie z terminarzem odbywa się w tle. Po wykryciu zainfekowanego obiektu zostanie wykonana na nim

akcja wybrana w ustawieniach skanowania (patrz sekcja "Wybieranie akcji, która ma być wykonywana na wykrytych

obiektach" na stronie 34).

Domyślnie uruchamianie skanowania systemu plików zgodnie z terminarzem jest wyłączone.

W celu dostosowania terminarza skanowania:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz sekcję Anti-Virus.

2. Wybierz Dodatkowe.

Zostanie otwarte okno Anti-Virus: Dodatkowe.

3. Wybierz Ustawienia skanowania.

Zostanie otwarte okno Ustawienia skanowania.

4. Wybierz tryb uruchamiania skanowania. W tym celu przypisz wartość do ustawienia Zaplanowane skanowanie

(patrz rysunek poniżej):

Co tydzień – wykonywanie skanowania raz w tygodniu. Dla tego trybu ustaw dzień i godzinę skanowania.

Wybierz wartości dla ustawień Dzień skanowania i Czas skanowania.

Codziennie – wykonywanie skanowania codziennie. Dla tego trybu ustaw godzinę skanowania. Wybierz

wartość dla ustawienia Czas skanowania.

Wyłączone – wyłączenie skanowania zgodnie z terminarzem.

Rysunek 12. Konfigurowanie terminarza automatycznego skanowania

Page 33

S K A N O W A N I E U R Z Ą D Z E N IA

33

WYBIERANIE TYPU OBIEKTÓW PRZEZNACZONYCH DO

SKANOWANIA

Domyślnie Kaspersky Endpoint Security 8 for Smartphone skanuje wszystkie pliki przechowywane na urządzeniu i karcie

pamięci. Aby skrócić czas skanowania, możesz wybrać typ skanowanych obiektów, czyli określić formaty, które będą

skanowane w poszukiwaniu szkodliwego kodu.

W celu wybrania obiektów przeznaczonych do skanowania:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz sekcję Anti-Virus.

2. Wybierz Dodatkowe.

Zostanie otwarte okno Anti-Virus: Dodatkowe.

3. Wybierz Ustawienia skanowania → Obszar skanowania.

Zostanie otwarte okno Obszar skanowania.

4. Wybierz wartość dla ustawienia Rodzaje plików (patrz rysunek poniżej):

Wszystkie pliki – skanuje wszystkie typy plików.

Tylko wykonywalne – skanuje tylko pliki wykonywalne programów o rozszerzeniach: EXE, DLL, MDL,

APP, RDL, PRT, PXT, LDD, PDD, CLASS.

Rysunek 13. Wybieranie typów skanowanych plików

Page 34

P O D R Ę C Z N I K U ŻY T K OW N I K A

34

KONFIGUROWANIE SKANOWANIA ARCHIWÓW

Wirusy często ukrywają się w archiwach. Program skanuje następujące formaty archiwów: ZIP, JAR, JAD, SIS, SISX,

CAB i APK. Podczas skanowania archiwa nie są rozpakowywane, gdyż może to zmniejszać prędkość skanowania na

żądanie.

Możesz włączyć / wyłączyć skanowanie archiwów w poszukiwaniu szkodliwego kodu podczas skanowania na żądanie.

W celu włączenia skanowania archiwów:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz folder Anti-Virus.

2. Wybierz Dodatkowe.

Zostanie otwarte okno Anti-Virus: Dodatkowe.

3. Wybierz Ustawienia skanowania → Obszar skanowania.

Zostanie otwarte okno Obszar skanowania.

4. Zaznacz pole Skanuj archiwa.

WYBIERANIE AKCJI, KTÓRA MA BYĆ WYKONYWANA NA

WYKRYTYCH OBIEKTACH

Domyślnie, jeżeli wykryte zostanie zagrożenie, Kaspersky Endpoint Security 8 for Smartphone spróbuje je wyleczyć;

jeżeli leczenie się nie powiedzie, zagrożenie zostanie usunięte. Możesz skonfigurować akcje, jakie aplikacja wykona po

wykryciu zagrożenia.

W celu wybrania akcji, jaka ma być wykonywana przez aplikację na wykrytych obiektach:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz sekcję Anti-Virus.

2. Wybierz Dodatkowe.

Zostanie otwarte okno Anti-Virus: Dodatkowe.

3. Wybierz Ustawienia skanowania → Akcja po wykryciu zagrożenia.

Zostanie otwarte okno Akcja po wykryciu zagrożenia.

4. Wybierz pierwszą akcję, która ma być wykonywana na wykrytym zagrożeniu. Zaznacz pole Wylecz, jeśli

chcesz, aby aplikacja najpierw próbowała wyleczyć zagrożenie. Usuń zaznaczenie z pola Wylecz, jeśli nie

chcesz, aby aplikacja próbowała wyleczyć zagrożenie.

5. Ustaw drugą akcję, jaka będzie podejmowana na obiekcie, jeżeli niemożliwe będzie jego wyleczenie. W tym

celu wybierz wartość dla ustawienia Jeżeli leczenie nie jest możliwe (patrz rysunek poniżej):

Pytaj użytkownika – program pyta użytkownika o działanie w przypadku wykrycia szkodliwego obiektu.

Usuń – usuwa szkodliwe obiekty bez powiadamiania użytkownika.

Page 35

S K A N O W A N I E U R Z Ą D Z E N IA

35

Pomiń – pomija szkodliwe obiekty bez usuwania ich z urządzenia.

Rysunek 14. Wybieranie akcji, która ma zostać wykonana na szkodliwych obiektach w przypadku niepowodzenia leczenia

Page 36

36

UMIESZCZANIE SZKODLIWYCH OBIEKTÓW

W TEJ SEKCJI

Informacje o Kwarantannie........................................................................................................................................ 36

Przeglądanie obiektów poddanych kwarantannie ....................................................................................................... 36

Przywracanie obiektów z Kwarantanny ...................................................................................................................... 37

Usuwanie obiektów z Kwarantanny ........................................................................................................................... 37

W KWARANTANNIE

Sekcja ta zawiera informacje o kwarantannie, specjalnym folderze, w którym umieszczane są potencjalnie szkodliwe

obiekty. Opisano tu również sposób przeglądania, przywracania i usuwania szkodliwych obiektów wykrytych w folderze.

INFORMACJE O KWARANTANNIE

Podczas skanowania urządzenia lub gdy włączona jest Ochrona, aplikacja umieszcza wykryte szkodliwe obiekty

w kwarantannie, czyli w specjalnym, odizolowanym folderze. Obiekty poddane kwarantannie są przechowywane

w formacie spakowanym, co zapobiega ich aktywacji i spowodowaniu zagrożenia dla bezpieczeństwa urządzenia.

Możesz przeglądać pliki umieszczone w kwarantannie, usuwać je lub przywracać.

PRZEGLĄDANIE OBIEKTÓW PODDANYCH KWARANTANNIE

Możesz przejrzeć listę szkodliwych obiektów, które aplikacja umieściła w Kwarantannie. Dla każdego obiektu

wyświetlana jest pełna nazwa i data wykrycia.

Możesz również przejrzeć dodatkowe informacje o wybranym szkodliwym obiekcie: ścieżkę dostępu do obiektu na

urządzeniu, zanim został przeniesiony do kwarantanny, oraz nazwę zagrożenia.

W celu przejrzenia listy obiektów poddanych kwarantannie:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz sekcję Anti-Virus.

2. Wybierz Dodatkowe.

Zostanie otwarte okno Anti-Virus: Dodatkowe.

3. Wybierz Kwarantanna.

Zostanie otwarte okno Kwarantanna zawierające listę plików poddanych kwarantannie.

Page 37

U M I E S Z C Z A N I E S Z K O D L I W YCH O B I E K T Ó W W K W A R A N TA N N I E

37

PRZYWRACANIE OBIEKTÓW Z KWARANTANNY

Jeżeli istnieje pewność, że wykryty obiekt nie stanowi zagrożenia dla urządzenia, może zostać przywrócony

z kwarantanny. Przywracany obiekt zostanie umieszczony w oryginalnym folderze.

W celu przywrócenia obiektu z kwarantanny:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz sekcję Anti-Virus.

2. Wybierz Dodatkowe.

Zostanie otwarte okno Anti-Virus: Dodatkowe.

3. Wybierz Kwarantanna.

Zostanie otwarte okno Kwarantanna.

4. Wskaż plik, który chcesz przywrócić, a następnie wybierz Menu → Przywróć.

Wybrany plik zostanie przywrócony z Kwarantanny do oryginalnego foldera.

USUWANIE OBIEKTÓW Z KWARANTANNY

Z kwarantanny można usunąć pojedynczy obiekt lub wszystkie obiekty.

W celu usunięcia obiektu z Kwarantanny:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz sekcję Anti-Virus.

2. Wybierz Dodatkowe.

Zostanie otwarte okno Anti-Virus: Dodatkowe.

3. Wybierz Kwarantanna.

Zostanie otwarte okno Kwarantanna.

4. Wskaż obiekt, który chcesz usunąć, a następnie wybierz Menu → Usuń.

Wybrany obiekt zostanie usunięty z Kwarantanny.

W celu usunięcia wszystkich obiektów poddanych kwarantannie:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz folder Anti-Virus.

2. Wybierz Dodatkowe.

Zostanie otwarte okno Anti-Virus: Dodatkowe.

3. Wybierz Kwarantanna.

Zostanie otwarte okno Kwarantanna.

4. Wybierz Menu → Usuń wszystko.

Zostaną usunięte wszystkie obiekty poddane kwarantannie.

Page 38

38

FILTROWANIE PRZYCHODZĄCYCH

W TEJ SEKCJI

Informacje o module Anti-Spam ................................................................................................................................ 38

Informacje o trybach modułu Anti-Spam .................................................................................................................... 39

Zmienianie trybu modułu Anti-Spam .......................................................................................................................... 39

Tworzenie Czarnej listy ............................................................................................................................................. 40

Tworzenie Białej listy ................................................................................................................................................ 43

Reakcja modułu na wiadomości SMS i połączenia przychodzące z numerów spoza książki telefonicznej .................... 46

Reakcja modułu na wiadomości SMS przychodzące z numerów niewyrażonych cyframi ............................................. 47

Wybieranie reakcji na przychodzące wiadomości SMS .............................................................................................. 47

Wybieranie reakcji na połączenia przychodzące ........................................................................................................ 48

Przeglądanie wpisów raportu .................................................................................................................................... 49

POŁĄCZEŃ I WIADOMOŚCI SMS

W tej sekcji znajdują się informacje o module Anti-Spam, który w oparciu o utworzone przez Ciebie listy (Czarną i Białą)

blokuje niechciane połączenia i wiadomości SMS. Sekcja ta opisuje również sposób wybierania trybu, w którym moduł

Anti-Spam sprawdza przychodzące SMS-y i połączenia, sposób konfiguracji dodatkowych ustawień filtrowania

przychodzących SMS-ów i połączeń oraz tworzenia Czarnej i Białej listy.

INFORMACJE O MODULE ANTI-SPAM

Anti-Spam blokuje niechciane połączenia i SMS-y w oparciu o utworzoną przez użytkownika Czarną i Białą listę.

Listy składają się z wpisów. Wpisy na każdej z list zawierają następujące informacje:

Numer telefonu, z którego przychodzące SMS-y i połączenia są blokowane (dla Czarnej listy) lub akceptowane

(dla Białej listy) przez Anti-Spam.

Typ zdarzeń, które Anti-Spam blokuje (dla Czarnej listy) i akceptuje (dla Białej listy). Dostępne są następujące

warianty komunikacji: połączenia i SMS-y, tylko połączenia lub tylko SMS-y.

Frazy kluczowe wykorzystywane przez moduł Anti-Spam do rozpoznawania pożądanych i niechcianych

wiadomości SMS. Dla Czarnej listy SMS-y zawierające daną frazę są blokowane przez moduł Anti-Spam,

pozostałe są dostarczane. Dla numerów z Białej listy Anti-Spam zezwala na SMS-y, w których znajduje się ta

fraza, a blokuje te, w których nie odnajdzie danej frazy.

Anti-Spam filtruje wiadomości SMS i połączenia przychodzące zgodnie z wybranym trybem (patrz "Informacje o trybach

modułu Anti-Spam" na stronie 39). Zgodnie z wybranym trybem moduł Anti-Spam skanuje wszystkie przychodzące

wiadomości SMS lub połączenia, a następnie określa, czy ta wiadomość lub połączenie ma być akceptowane lub nie

(jest spamem). Po przypisaniu przez moduł Anti-Spam do wiadomości SMS lub połączenia określonego stanu,

skanowanie zostaje zakończone.

Informacja o blokowanych wiadomościach SMS i połączeniach jest zapisywana w raporcie modułu Anti-Spam (sekcja

“Przeglądanie wpisów raportu” na stronie 49).

Page 39

F I L T R O W A N I E PR Z Y C H O D Z Ą C Y C H P O Ł Ą C Z E Ń I W I A D O M O Ś C I S M S

39

INFORMACJE O TRYBACH MODUŁU ANTI-SPAM

Wybrany tryb określa reguły, zgodnie z którymi Anti-Spam filtruje przychodzące wiadomości SMS i połączenia.

Dostępne są następujące tryby modułu Anti-Spam:

Wyłącz – dozwolone są wszystkie połączenia i SMS-y przychodzące.

Czarna lista – dozwolone są wszystkie połączenia i SMS-y, za wyjątkiem tych pochodzących z numerów

znajdujących się na Czarnej liście.

Biała lista – dozwolone są jedynie połączenia i SMS-y przychodzące z numerów znajdujących się na Białej

liście.

Obie listy – połączenia i SMS-y przychodzące z numerów znajdujących się na Białej liście są dozwolone,

natomiast te przychodzące z numerów umieszczonych na Czarnej liście są blokowane. W przypadku odebrania

SMS-a lub połączenia od osoby, której numer telefonu nie znajduje się na żadnej z tych list, Anti-Spam

zasugeruje wpisanie tego numeru na którąś z nich.

Możesz zmienić bieżący tryb modułu Anti-Spam (patrz sekcja "Zmienianie trybu modułu Anti-Spam" na stronie 39).

Bieżący tryb modułu Anti-Spam jest wyświetlany na zakładce Anti-Spam obok elementu Tryb.

ZMIENIANIE TRYBU MODUŁU ANTI-SPAM

W celu zmiany trybu modułu Anti-Spam:

1. Na stronie głównej programu Kaspersky Endpoint Security 8 for Smartphone otwórz sekcję Anti-Spam.

2. Wybierz Tryb: <bieżący tryb modułu>.

Zostanie otwarte okno Anti-Spam.

3. Wybierz odpowiednią wartość dla ustawień modułu Anti-Spam (patrz rysunek poniżej).

Rysunek 15. Zmienianie trybu modułu Anti-Spam

Page 40

P O D R Ę C Z N I K U ŻY T K OW N I K A

40

TWORZENIE CZARNEJ LISTY

W TEJ SEKCJI

Dodawanie wpisów do Czarnej listy ........................................................................................................................... 40