Page 1

Kaspersky Endpoint Security 8 for Mac

Guía del administrador

VERSIÓN DE LA APLICACIÓN: 8.0 CRITICAL FIX 2

Page 2

2

Estimado usuario:

Gracias por adquirir nuestro producto. Esperamos que esta documentación le ayude en su trabajo y le proporcione las

respuestas necesarias sobre este producto de software.

¡Advertencia! Este documento es propiedad de Kaspersky Lab y todos los derechos sobre él quedan reservados por las

leyes de derechos de autor de la Federación Rusa y los tratados internacionales. La reproducción y distribución ilícita de

este documento o de partes de este tendrá las repercusiones civiles, administrativas y penales establecidas por la

legislación aplicable.

La reproducción o distribución de cualquier material, incluida su traducción, está autorizada únicamente con el permiso

por escrito de Kaspersky Lab.

Este documento y las imágenes relacionadas sólo se pueden utilizar con fines informativos, no comerciales o

particulares.

Kaspersky Lab se reserva el derecho a modificar el documento en cualquier momento y sin previo aviso. Puede

encontrar la versión más actualizada de este documento en el sitio web de Kaspersky Lab, en

http://www.kaspersky.com/sp/docs.

Kaspersky Lab no asume responsabilidad alguna por el contenido, la calidad la relevancia o la exactirud de cualquier

material utilizado para la elaboración del presente documento, cuyos derechos pertenecen a terceros, no de cualquier

daño potencial asociado al uso de tales documentos.

Este documento contiene marcas comerciales registradas y marcas de servicio, que son propiedad de sus propietarios

respectivos.

Fecha de revisión del documento: 20/01/2011

© 1997-2010 Kaspersky Lab ZAO. Todos los derechos reservados.

http://www.kaspersky.com/sp/

http://support.kaspersky.com/sp

Page 3

3

CONTRATO DE LICENCIA DE USUARIO FINAL DE KASPERSKY LAB

AVISO LEGAL IMPORTANTE PARA TODOS LOS USUARIOS: LEA ATENTAMENTE EL CONTRATO LEGAL QUE SE

INCLUYE A CONTINUACIÓN ANTES DE COMENZAR A USAR EL SOFTWARE.

AL HACER CLIC EN EL BOTÓN ACEPTAR DE LA VENTANA DEL CONTRATO DE LICENCIA O DESPUÉS DE

INGRESAR EL O LOS SÍMBOLOS CORRESPONDIENTES, USTED ACEPTA ESTAR OBLIGADO POR LOS

TÉRMINOS Y CONDICIONES DEL PRESENTE CONTRATO. TAL ACCIÓN CONSTITUYE UN SÍMBOLO DE SU

FIRMA, Y USTED DA SU CONSENTIMIENTO PARA ESTAR OBLIGADO, SE CONVIERTE EN UNA PARTE DEL

PRESENTE CONTRATO, Y ACEPTA QUE PODRÁ HACERSE VALER ESTE CONTRATO COMO CUALQUIER

CONTRATO ESCRITO QUE USTED PUEDA HABER NEGOCIADO Y FIRMADO. SI NO ESTÁ DE ACUERDO CON

LA TOTALIDAD DE LOS TÉRMINOS Y CONDICIONES DEL PRESENTE CONTRATO, CANCELE LA INSTALACIÓN Y

NO INSTALE EL SOFTWARE.

SI EL CONTRATO DE LICENCIA O DOCUMENTO SIMILAR ACOMPAÑA EL SOFTWARE, LOS TÉRMINOS PARA EL

USO DEL SOFTWARE DEFINIDOS EN TAL DOCUMENTO PREVALECEN SOBRE EL CONTRATO DE LICENCIA DE

USUARIO FINAL ACTUAL.

DESPUÉS DE HACER CLIC EN EL BOTÓN ACEPTAR DE LA VENTANA DEL CONTRATO DE LICENCIA O

DESPUÉS DE INGRESAR EL O LOS SÍMBOLOS CORRESPONDIENTES, USTED TIENE EL DERECHO DE USAR EL

SOFTWARE, DE CONFORMIDAD CON LOS TÉRMINOS Y CONDICIONES DEL PRESENTE CONTRATO.

1. Definiciones

1.1. Software hace referencia al software, incluida cualquier Actualización, y los materiales relacionados.

1.2. Titular del derecho (el titular de todos los derechos, independientemente de que puedan ser exclusivos o de otro

tipo en relación con el Software) hace referencia a Kaspersky Lab ZAO, una compañía constituida de conformidad con

las leyes de la Federación Rusa.

1.3. Computadora(s) se refiere al(a los) hardware(s), incluidas las computadoras personales, laptops, estaciones de

trabajo, asistentes personales digitales, “teléfonos inteligentes”, dispositivos portátiles u otro tipo de dispositivos

electrónicos para los que se diseñó el Software, en los cuales se instalará y/o usará el Software.

1.4. Usuario final (usted/su) se refiere a la(s) persona(s) que instalan o utilizan el Software en su propio nombre o que

utilizan legalmente una copia del Software; o, si se descarga o instala el Software en nombre de una organización como,

por ejemplo, un empleador, “usted” hace referencia, además, a la organización para la que se descarga o instala el

Software, y por el presente se declara que dicha organización ha autorizado a dicha persona para que acepte el

presente contrato y lo haga en su nombre. A los fines del presente, el término “organización”, sin limitación, incluye

cualquier sociedad, sociedad de responsabilidad limitada, corporación, asociación, sociedad en comandita por acciones,

fideicomiso, emprendimiento conjunto, organización laboral, organización no incorporada o autoridad gubernamental.

1.5. Socio(s) se refiere a las organizaciones o persona(s) que distribuyen el Software sobre la base de un contrato y la

licencia que mantienen con el Titular del derecho.

1.6. Actualización(es) se refiere a todas las mejoras, revisiones, parches, optimizaciones, arreglos, modificaciones,

copias, agregados o paquetes de mantenimiento, etc.

1.7. Manual del Usuario se refiere al manual del usuario, la guía del administrador, el libro de referencia y los

materiales aclaratorios relacionados u otros materiales.

2. Otorgamiento de la licencia

2.1. Se le otorga a usted una licencia no exclusiva para almacenar, cargar, instalar, ejecutar y visualizar (“usar”) el

Software en una cantidad específica de Computadoras para que le ayude a proteger su Computadora en la cual se

instala el Software contra las amenazas que se describen en el Manual del Usuario, de acuerdo con todos los

requerimientos técnicos descritos en el Manual del Usuario y de acuerdo con los términos y condiciones del presente

Contrato (la “Licencia”) y usted acepta esta Licencia:

Versión de prueba. Si usted ha recibido, descargado y/o instalado una versión de prueba del Software y, por el presente

se le concede una licencia de evaluación para el Software, usted podrá usar este Software sólo con fines de evaluación

y exclusivamente durante el período único de evaluación aplicable, a menos que se indique lo contrario, a partir de la

fecha de instalación inicial. Se prohíbe estrictamente todo uso del Software con otros fines o que se extienda más allá

del período de evaluación pertinente.

Software para múltiples entornos; Software para múltiples lenguajes; Software para medios dobles; copias múltiples;

paquetes. Si utiliza distintas versiones del Software o ediciones del Software en distintos lenguajes, si recibe el Software

en varios medios o si, de lo contrario, recibe varias copias del Software, o si usted recibió el Software en un paquete

Page 4

G U Í A D E L A D M I N I S T R A D O R

4

junto con otro software, la cantidad total permitida de Computadoras en las que se instalan todas las versiones del

Software se corresponderá con la cantidad de computadoras especificadas en las licencias que haya obtenido, siempre

que, a menos que los términos de la licencia estipulen lo contrario, cada licencia adquirida le conceda el derecho de

instalar y usar el Software en la cantidad de Computadora(s) que se especifica en las Cláusulas 2.2 y 2.3.

2.2. Si adquirió el Software en un medio físico, usted tiene el derecho de usar el Software para la protección de la

cantidad de Computadora(s) que se especifica en el empaque del Software.

2.3. Si adquirió el Software por Internet, usted tiene el derecho de usar el Software para la protección de la cantidad de

Computadora(s) que se especificó cuando adquirió la Licencia para el Software.

2.4. Usted tiene el derecho de hacer una copia del Software exclusivamente con fines de resguardo y solamente para

reemplazar la copia que posee legalmente si dicha copia es extraviada, destruida o se torna inutilizable. No podrá

utilizar esta copia de resguardo para otro fin y debe destruirla cuando pierda su derecho de uso del Software o cuando

su licencia expire o sea rescindida por cualquier otro motivo, de acuerdo con la legislación vigente en su país de

residencia habitual o en el país en el que esté utilizando el Software.

2.5. De vez en cuando desde la fecha de activación del Software o después de la instalación del archivo de clave de

licencia (con la excepción de la versión de prueba del Software), usted tiene el derecho de recibir los siguientes

servicios por el período definido que se especifica en el empaque del Software (si adquirió el Software en un medio

físico) o que se especificó durante la adquisición (si adquirió el Software por Internet):

- Las actualizaciones del Software por Internet cuando y según el Titular del derecho pueda publicarlas en su sitio web o

a través de otros servicios en línea. Cualquier Actualización que usted pueda recibir pasará a formar parte del Software

y se aplicarán a ella los términos y condiciones del presente Contrato;

- Soporte técnico por Internet y línea telefónica directa de Soporte técnico.

3. Activación y plazo de vigencia

3.1. Si usted modifica su Computadora o realiza cambios en el software de otros vendedores que haya instalado en ella,

tal vez el Titular del derecho pueda exigirle que reitere la activación del Software o la instalación del archivo de clave de

licencia. El Titular del derecho se reserva el derecho de utilizar cualquier medio y procedimiento de verificación para

verificar la validez de la Licencia y/o la legalidad de una copia del Software instalada y/o utilizada en su Computadora.

3.2. Si adquirió el Software en un medio físico, puede utilizar el Software, después de aceptar el presente Contrato,

durante el plazo que se especifica en el empaque, el cual comienza a regir en la fecha de aceptación del presente

Contrato.

3.3. Si adquirió el Software por Internet, puede utilizar el Software, después de aceptar el presente Contrato, durante el

plazo que se especificó durante la adquisición.

3.4. Usted tiene el derecho de usar una versión de prueba del Software, tal como se establece en la Cláusula 2.1, sin

cargo alguno durante el período único de evaluación pertinente (30 días) a partir del momento de la activación del

Software, de acuerdo con lo establecido en el presente Contrato, siempre que la versión de prueba no le dé el derecho

de recibir Actualizaciones y Soporte técnico por Internet ni de acceder a la línea telefónica directa de Soporte técnico.

3.5. Su Licencia de uso del Software se limita al período que se especifica en las Cláusulas 3.2 o 3.3 (según

corresponda), y durante el período restante se lo podrá ver usando la interfaz gráfica del usuario del Software, por los

medios descritos en el Manual del Usuario.

3.6. Si Usted adquirió el Software, el cual está destinado a utilizarse en más de una Computadora, entonces Su Licencia

para Usar el Software está limitada al período de tiempo desde la fecha de activación del Software o instalación del

archivo de clave de licencia en la primera Computadora.

3.7. Sin perjuicio de cualquier otro recurso que el Titular del derecho pueda tener conforme a derecho o en virtud del

sistema de equidad, en el supuesto en que usted incurra en una violación de alguno de los términos y condiciones del

presente Contrato, el Titular del derecho tendrá, en cualquier momento y sin que deba cursarle ningún tipo de

notificación, el derecho de rescindir la presente Licencia sin reintegrarle el precio de compra o una parte de él.

3.8. Usted acepta que al usar el Software y al usar cualquier tipo de informe o información obtenida como resultado del

uso de este Software, usted cumplirá con todas las leyes y reglamentaciones internacionales, nacionales, estatales,

regionales y locales pertinentes, entre las que se incluyen, aunque no por ello taxativamente, las leyes de privacidad,

derecho de autor, control de exportación y obscenidades.

3.9. Excepto que se estipule expresamente lo contrario en el presente, usted no podrá transferir ni ceder ninguno de los

derechos que se le otorgan en virtud del presente Contrato, ni tampoco ninguna de sus obligaciones en virtud de lo que

en él se establece.

4. Soporte técnico

4.1. Se le brinda el Soporte técnico que se describe en la Cláusula 2.5 del presente Contrato una vez que instala la

última Actualización del Software (excepto en el caso de una versión de prueba del Software).

Servicio de soporte técnico: http://support.kaspersky.com

4.2. La información del Usuario, especificada en Personal Cabinet/My Kaspersky Account, puede ser utilizada por los

especialistas de Soporte Técnico sólo durante el procesamiento de la solicitud del Usuario.

5. Limitaciones

5.1. Usted no emulará, ni clonará, arrendará, prestará, alquilará, venderá, modificará, descompilará o revertirá la

ingeniería del Software y tampoco desarmará ni creará obras derivadas a partir del Software o alguna parte de él, con la

Page 5

C O N T R A T O D E L I C E N C I A D E U S U A R I O F I N A L D E K A S P E R S K Y L AB

5

exclusiva excepción de un derecho no susceptible de desistimiento que pueda conferirle la legislación pertinente y, de

otro modo, usted no reducirá ninguna parte del Software a una forma que pueda ser leída por los seres humanos ni

transferirá el Software otorgado en licencia ni ningún subconjunto del Software concedido en licencia, y tampoco

permitirá que un tercero lo haga, excepto en la medida en que la ley aplicable prohíba expresamente la restricción que

antecede. Ni el código binario ni el código fuente del Software podrán ser utilizados o sometidos a un proceso de

ingeniería inversa para recrear el algoritmo del programa, que está patentado. El Titular del derecho y/o sus

proveedores, según corresponda, se reservan todos los derechos que no se otorgan expresamente en el presente. Todo

uso no autorizado del Software dará lugar a la rescisión inmediata y automática de este Contrato y la Licencia que se

otorga en el presente, y podrá dar lugar a un proceso penal y/o civil en su contra.

5.2. Usted no transferirá los derechos de uso del Software a ningún tercero.

5.3. Usted no proporcionará el código de activación y/o el archivo de llave de la licencia a ningún tercero ni permitirá que

un tercero acceda a dicho código de activación y/o llave de licencia, los cuales son considerados datos confidenciales

del Titular del derecho.

5.4. Usted no arrendará, ni alquilará o prestará el Software a ningún tercero.

5.5. Usted no utilizará el Software en la creación de datos o software que se usen para la detección, el bloqueo o el

tratamiento de las amenazas que se describen en el Manual del Usuario.

5.6. Su archivo de llave puede ser bloqueado en el supuesto en que usted viole alguno de los términos y condiciones del

presente Contrato.

5.7. Si usted está utilizando la versión de prueba del Software, usted no tiene el derecho de recibir el Soporte técnico

que se especifica en la Cláusula 4 del presente Contrato, y tampoco tiene el derecho de transferir la licencia o los

derechos de uso del Software a ningún tercero.

6. Garantía limitada y exención de responsabilidad

6.1. El Titular del derecho garantiza que el Software se desempeñará sustancialmente de acuerdo con las

especificaciones y descripciones que se establecen en el Manual del Usuario, siempre que, no obstante ello, dicha

garantía limitada no se aplique a lo siguiente: (w) Las deficiencias de su Computadora y la violación asociada para las

que el Titular del derecho renuncia expresamente a cualquier responsabilidad de garantía; (x) el mal funcionamiento, los

defectos o fallas que surgen del uso indebido; el abuso; los accidentes; la negligencia; la instalación, operación o

mantenimiento inadecuados; el robo; el vandalismo; los hechos de fuerza mayor; los actos de terrorismo; las

interrupciones o sobrecargas en el suministro eléctrico; la muerte; la alteración o modificación no permitidas o las

reparaciones que realice alguien que no sea el Titular del derecho; o las acciones o las causas de terceros o suyas que

trasciendan el control razonable del Titular del derecho; (y) cualquier defecto que usted no haya informado al Titular del

derecho a la mayor brevedad posible después de ocurrida la primera aparición del defecto; y (z) la incompatibilidad

causada por algún componente de hardware y/o software instalado en su Computadora.

6.2. Usted reconoce, acepta y conviene que ningún software está exento de errores y se le aconseja que haga una

copia de resguardo de la Computadora con la frecuencia y confiabilidad que usted pueda considerar adecuadas.

6.3. El Titular del derecho no ofrece ninguna garantía de que el Software funcionará correctamente en caso de

registrarse violaciones de los términos que se describen en el Manual del Usuario o en el presente Contrato.

6.4. El Titular del derecho no garantiza que el Software funcionará correctamente si usted no descarga regularmente las

Actualizaciones que se especifican en la Cláusula 2.5 del presente Contrato.

6.5. El Titular del derecho no garantiza la protección contra las amenazas que se describen en el Manual del Usuario

tras la expiración del período especificado en las Cláusulas 3.2 o 3.3 del presente Contrato o una vez que se rescinde la

Licencia de uso del Software por cualquier motivo.

6.6. EL SOFTWARE SE PROPORCIONA “TAL COMO ESTÁ”, Y EL TITULAR DEL DERECHO NO FORMULA NINGÚN

TIPO DE DECLARACIONES Y NO DA NINGÚN TIPO DE GARANTÍAS CON RESPECTO A SU USO O DESEMPEÑO.

EXCEPTO EN EL CASO DE ALGUNA GARANTÍA, CONDICIÓN, DECLARACIÓN O TÉRMINO CUYO ALCANCE NO

PUEDA SER EXCLUIDO O LIMITADO POR LA LEY APLICABLE, EL TITULAR DEL DERECHO Y SUS SOCIOS NO

FORMULAN NINGÚN TIPO DE GARANTÍA, CONDICIÓN, DECLARACIÓN O TÉRMINO (TANTO EXPRESO COMO

IMPLÍCITO, YA SEA CONFORME A DERECHO, DE ACUERDO CON EL DERECHO COMÚN, LAS COSTUMBRES,

EL USO O DE OTRO MODO) CON RESPECTO A CUALQUIER CUESTIÓN, ENTRE LAS QUE SE INCLUYEN,

AUNQUE NO TAXATIVAMENTE, LA NO VIOLACIÓN DE LOS DERECHOS DE TERCEROS, LA COMERCIABILIDAD,

LA CALIDAD SATISFACTORIA, LA INTEGRACIÓN O SU POSIBILIDAD DE APLICACIÓN A UN FIN PARTICULAR.

USTED ASUME TODAS LAS FALLAS, Y LA TOTALIDAD DEL RIESGO EN LO QUE SE REFIERE AL DESEMPEÑO Y

LA RESPONSABILIDAD DE ELEGIR EL SOFTWARE PARA ALCANZAR LOS RESULTADOS QUE USTED

PRETENDE, Y POR LA INSTALACIÓN, EL USO Y LOS RESULTADOS OBTENIDOS CON EL SOFTWARE. SIN

LIMITAR LAS DISPOSICIONES QUE ANTECEDEN, EL TITULAR DEL DERECHO NO FORMULA NINGÚN TIPO DE

DECLARACIÓN Y NO DA GARANTÍA ALGUNA DE QUE EL SOFTWARE ESTÁ LIBRE DE ERRORES O EXENTO DE

INTERRUPCIONES U OTRO TIPO DE FALLAS O DE QUE EL SOFTWARE CUMPLIRÁ CON ALGUNO O TODOS

SUS REQUISITOS, INDEPENDIENTEMENTE DE QUE HAYAN SIDO O NO INFORMADOS AL TITULAR DEL

DERECHO.

7. Exclusión y limitación de la responsabilidad

7.1. EN EL GRADO MÁXIMO PERMITIDO POR LA LEY APLICABLE, EL TITULAR DEL DERECHO O SUS SOCIOS

EN NINGÚN CASO SERÁN RESPONSABLES POR AQUELLOS DAÑOS Y PERJUICIOS ESPECIALES,

INCIDENTALES, PUNITIVOS, INDIRECTOS O CONSECUENTES, SIN IMPORTAR SU TIPO Y NATURALEZA (ENTRE

Page 6

G U Í A D E L A D M I N I S T R A D O R

6

LOS QUE SE INCLUYEN, AUNQUE NO TAXATIVAMENTE, LOS DAÑOS Y PERJUICIOS POR LUCRO CESANTE O

POR INFORMACIÓN CONFIDENCIAL O DE OTRO TIPO, ASÍ COMO POR INTERRUPCIÓN DE LA ACTIVIDAD

COMERCIAL, PÉRDIDA DE PRIVACIDAD, CORRUPCIÓN, DAÑO Y PÉRDIDA DE DATOS O PROGRAMAS,

IMPOSIBILIDAD DE CUMPLIR CON ALGÚN DEBER, ENTRE ELLOS UN DEBER ESTABLECIDO POR LEY, EL

DEBER DE BUENA FE O EL DEBER DE EJERCER UN CUIDADO RAZONABLE, NEGLIGENCIA, PÉRDIDA

ECONÓMICA O POR CUALQUIER OTRA CLASE DE PÉRDIDA PECUNIARIA O DE OTRO TIPO, SIN IMPORTAR SU

ÍNDOLE Y NATURALEZA) QUE PUEDA SURGIR O, DE ALGÚN MODO, GUARDAR RELACIÓN CON EL USO O LA

IMPOSIBILIDAD DE USAR EL SOFTWARE, LA PRESTACIÓN O FALTA DE PRESTACIÓN DEL SERVICIO DE

SOPORTE U OTRO TIPO DE SERVICIOS, LA INFORMACIÓN, EL SOFTWARE, Y LOS CONTENIDOS

RELACIONADOS A TRAVÉS DEL SOFTWARE O DE OTRA FORMA QUE PUEDAN SURGIR DEL USO DEL

SOFTWARE O, DE LO CONTRARIO, EN VIRTUD O EN RELACIÓN CON UNA DISPOSICIÓN INCLUIDA EN EL

PRESENTE CONTRATO, QUE PUEDA TENER LUGAR A PARTIR DE ALGÚN INCUMPLIMIENTO DEL CONTRATO O

DE UN ILÍCITO (ENTRE LOS QUE SE INCLUYEN NEGLIGENCIA, DECLARACIONES FALSAS, CUALQUIER TIPO

DE OBLIGACIÓN O DEBER DE ESTRICTA RESPONSABILIDAD), O CUALQUIER TIPO DE INCUMPLIMIENTO DE

ALGÚN DEBER ESTABLECIDO POR LEY, O CUALQUIER CLASE DE INCUMPLIMIENTO DE LA GARANTÍA DEL

TITULAR DEL DERECHO Y/O DE CUALQUIERA DE SUS SOCIOS, AUN CUANDO EL TITULAR DEL DERECHO Y/O

ALGUNO DE SUS SOCIOS PUEDAN HABER SIDO INFORMADOS DE LA POSIBILIDAD DE QUE SE SUSCITARAN

TALES DAÑOS Y PERJUICIOS.

USTED ACEPTA QUE, EN CASO DE QUE EL TITULAR DEL DERECHO Y/O SUS SOCIOS FUERAN HALLADOS

RESPONSABLES, LA RESPONSABILIDAD DEL TITULAR DEL DERECHO Y/O SUS SOCIOS SE VERÁ LIMITADA A

LOS COSTOS DEL SOFTWARE. LA RESPONSABILIDAD DEL TITULAR DEL DERECHO Y/O SUS SOCIOS EN

NINGÚN CASO SUPERARÁ LOS CARGOS QUE SE HAN PAGADO AL TITULAR DEL DERECHO O AL SOCIO

(SEGÚN CORRESPONDA) POR EL SOFTWARE.

NADA DE LO ESTIPULADO EN EL PRESENTE EXCLUYE O LIMITA NINGÚN TIPO DE RECLAMO POR MUERTE O

LESIONES PERSONALES. ASIMISMO, EN CASO DE QUE ALGUNA RENUNCIA, EXCLUSIÓN O LIMITACIÓN

INCLUIDA EN EL PRESENTE CONTRATO NO PUEDA SER EXCLUIDA O LIMITADA DE CONFORMIDAD CON LO

ESTABLECIDO POR LA LEY APLICABLE, SOLAMENTE DICHA RENUNCIA, EXCLUSIÓN O LIMITACIÓN NO

TENDRÁ APLICACIÓN PARA USTED, Y USTED SEGUIRÁ ESTANDO OBLIGADO POR LA TOTALIDAD DE LAS

RENUNCIAS, EXCLUSIONES Y LIMITACIONES RESTANTES.

8. GNU y otras licencias de terceros

8.1. El Software puede incluir ciertos programas de software para los que se da una licencia (o sublicencia) al usuario en

virtud de la Licencia para el Público en general (General Public License, GPL) de GNU u otras licencias de software

gratuitas similares que, entre otras cosas, permiten que el usuario copie, modifique y redistribuya ciertos programas, o

partes de ellos, y tenga acceso al código fuente (“Software de fuente abierta”). Si tales licencias exigen que para un

software dado que se distribuye a alguna persona en un formato binario ejecutable, el código fuente también esté a

disposición de tales usuarios, en ese caso el código fuente debe estar a su disposición, y para ello debe enviar una

solicitud a source@kaspersky.com o bien el código fuente será suministrado con el Software. Si las licencias para algún

Software de fuente abierta exigen que el Titular del derecho otorgue los derechos de uso, copiado o modificación de un

programa de Software de fuente abierta que sean más amplios que los derechos que se otorgan en el presente

Contrato, en ese caso tales derechos tomarán precedencia con respecto a los derechos y restricciones que se

establecen en el presente.

9. Titularidad de la propiedad intelectual

9.1. Usted acepta que el Software y la autoría, los sistemas, ideas y métodos de operación, al igual que la

documentación y otro tipo de información que contenga el Software, son propiedad intelectual patentada y/o los valiosos

secretos comerciales del Titular del derecho o sus socios, y que el Titular del derecho y sus socios, según corresponda,

gozan de la protección de la ley civil y penal, así como de la ley de derechos de autor, secretos comerciales, marcas

comerciales y patentes de la Federación Rusa, la Unión Europea y los Estados Unidos, al igual que de la protección de

las leyes de otros países y de tratados internacionales. El presente Contrato no le confiere ningún tipo de derechos con

respecto a la propiedad intelectual, incluidas cualquiera de las Marcas comerciales o Marcas de servicio del Titular del

derecho y/o sus socios (las “Marcas comerciales”). Usted podrá usar las Marcas comerciales solamente en la medida en

que lo haga para identificar la producción impresa que genera el Software, de conformidad con la práctica aceptada

para marcas comerciales, lo que incluye la identificación del nombre del titular de la Marca comercial. Dicho uso de una

Marca comercial no le confiere ningún tipo de derecho de titularidad con respecto a la Marca comercial. El Titular del

derecho y/o sus socios poseen y retienen la totalidad de los derechos, títulos e intereses en y con respecto al Software,

lo que incluye, aunque no taxativamente, cualquier tipo de corrección de errores, mejoras, Actualizaciones u otra clase

de modificaciones del Software, independientemente de que sean efectuadas por el Titular del derecho o por algún

tercero, al igual que la totalidad de los derechos de autor, patentes, derechos de secreto comercial, marcas comerciales

y demás derechos de propiedad intelectual que se establezcan en él. La posesión, instalación o uso que usted haga del

Software no le transfiere ningún título con respecto a la propiedad intelectual del Software, y usted no adquirirá ningún

tipo de derecho con respecto al Software, excepto por los que se establecen expresamente en el presente Contrato.

Todas las copias del Software que se realicen en virtud del presente deben contener los mismos avisos de índole

Page 7

C O N T R A T O D E L I C E N C I A D E U S U A R I O F I N A L D E K A S P E R S K Y L AB

7

propietaria que aparecen en el Software. Excepto que se lo estipule en el presente, este Contrato no le confiere ningún

tipo de derecho de propiedad intelectual con respecto al Software, y usted reconoce que la Licencia, tal como se define

en más detalle en el presente, concedida en virtud del presente Contrato, solamente le confiere un derecho de uso

limitado en virtud de los términos y condiciones del presente Contrato. El Titular del derecho se reserva todos los

derechos que no le son expresamente conferidos a usted en el presente Contrato.

9.2. Usted se compromete a no modificar ni alterar el Software de manera alguna. Usted no deberá retirar o alterar

ningún aviso de derecho de autor u otro tipo de aviso de carácter propietario de ninguna copia del Software.

10. Ley rectora; arbitraje

10.1. El presente Contrato se regirá e interpretará de conformidad con las leyes de la Federación Rusa, sin hacer

referencia a las normas y principios sobre conflictos de leyes. El presente Contrato no se regirá por la Convención de las

Naciones Unidas sobre Contratos de Compraventa Internacional de Mercaderías, cuya aplicación queda expresamente

excluida. Toda disputa que pueda surgir de la interpretación o aplicación de los términos del presente Contrato o de

alguna violación de este se resolverá, a menos que se resuelva por negociación directa, en la Corte Internacional de

Arbitraje Comercial de la Cámara de Comercio e Industria de la Federación Rusa en Moscú, Federación Rusa. Todo

laudo pronunciado por el árbitro tendrá carácter definitivo y vinculante para las partes y cualquier tribunal con

jurisdicción competente podrá hacer valer toda sentencia que emane de dicho laudo arbitral. Nada de lo dispuesto en

esta Sección 10 impedirá que una Parte trate de obtener una reparación imparcial de un tribunal con jurisdicción

competente, tanto antes como durante o después de un proceso de arbitraje.

11. Plazo para el inicio de acciones

11.1. Ninguna de las partes podrá iniciar una acción, independientemente de su forma, que surja de las transacciones

que se llevan a cabo en virtud del presente Contrato más de un (1) año después de la fecha en que surge el derecho de

acción o del momento en que se lo descubrió, excepto en el caso de una acción por infracción de los derechos de

propiedad intelectual, la cual podrá ser iniciada dentro del plazo máximo reglamentario aplicable.

12. Totalidad del acuerdo; divisibilidad; sin renuncia

12.1. El presente Contrato constituye la totalidad del acuerdo entre usted y el Titular del derecho y revoca cualquier otro

acuerdo, propuesta, comunicación o publicidad previos, expresados en forma verbal o escrita, con respecto al Software

o al asunto del presente Contrato. Usted reconoce que ha leído el presente Contrato, que lo comprende y acepta estar

obligado por sus términos. Si un tribunal con jurisdicción competente considera que alguna disposición del presente

Contrato es inválida, nula o inaplicable por algún motivo, en forma total o parcial, se interpretará dicha disposición de un

modo más acotado de modo tal que pase a ser legal y aplicable, y la totalidad del Contrato no perderá valor debido a

ello, y el resto del Contrato seguirá teniendo pleno vigor y efecto, en el máximo grado permitido por la ley o el sistema

de equidad, pero siempre preservando, en el máximo grado posible, su intención original. Ninguna renuncia a alguna

disposición o condición establecida en el presente tendrá validez a menos que se la exprese por escrito y tenga su firma

y la firma de un representante autorizado del Titular del derecho, siempre que ninguna renuncia a un incumplimiento de

una de las disposiciones del presente Contrato constituya una renuncia a un incumplimiento previo, simultáneo o

posterior. El hecho de que el Titular del derecho no insista o no haga valer el estricto cumplimiento de alguna

disposición del presente Contrato o alguno de sus derechos, no podrá ser considerado como una renuncia a tal

disposición o derecho.

13. Información de contacto del Titular del derecho

Si tiene alguna pregunta en relación con el presente Contrato o si desea contactarse con el Titular del derecho por algún

motivo, comuníquese con nuestro Departamento de Servicio al Cliente, a:

Kaspersky Lab ZAO, 10 build. 1, 1st Volokolamsky Proezd

Moscow, 123060

Russian Federation

Tel.: +7-495-797-8700

Fax: +7-495-645-7939

Correo electrónico: info@kaspersky.com

Sitio web: www.kaspersky.com

© 1997-2011 Kaspersky Lab ZAO. Todos los derechos reservados. El Software y cualquier tipo de documentación que

lo acompaña gozan del derecho de autor y están protegidos por las leyes de derecho de autor y los tratados

internacionales de derechos de autor, al igual que por otras leyes y tratados de propiedad intelectual.

Page 8

8

CONTENIDO

CONTRATO DE LICENCIA DE USUARIO FINAL DE KASPERSKY LAB ..................................................................... 3

ACERCA DE ESTA GUÍA ............................................................................................................................................ 12

En este documento ................................................................................................................................................. 12

Convenciones del documento ................................................................................................................................ 14

FUENTES ADICIONALES DE INFORMACIÓN ........................................................................................................... 15

KASPERSKY ENDPOINT SECURITY 8 ...................................................................................................................... 17

Kit de distribución ................................................................................................................................................... 18

Requisitos hardware y software del sistema........................................................................................................... 18

INSTALACIÓN DE LA APLICACIÓN ........................................................................................................................... 19

Preparación para la instalación .............................................................................................................................. 19

Instalación de la aplicación ..................................................................................................................................... 19

Instalación predeterminada de Kaspersky Endpoint Security ........................................................................... 20

Instalación personalizada de Kaspersky Endpoint Security .............................................................................. 21

Preparación para el uso tras la instalación ............................................................................................................. 22

Eliminación de la aplicación .................................................................................................................................... 23

ADMINISTRACIÓN DE LA LICENCIA ......................................................................................................................... 24

Acerca de la licencia ............................................................................................................................................... 24

Visualización de información de la licencia............................................................................................................. 25

Compra de una licencia .......................................................................................................................................... 25

Renovación de una licencia .................................................................................................................................... 26

Acerca del Contrato de licencia de usuario final ..................................................................................................... 27

Acerca del código de activación ............................................................................................................................. 27

Acerca del archivo llave .......................................................................................................................................... 27

Activación de Kaspersky Endpoint Security............................................................................................................ 27

Activación de la aplicación mediante un código de activación .......................................................................... 28

Activación de la aplicación mediante un archivo llave ...................................................................................... 29

INTERFAZ DE LA APLICACIÓN .................................................................................................................................. 30

Icono de Kaspersky Endpoint Security ................................................................................................................... 30

Ventana principal de la aplicación .......................................................................................................................... 32

Ventana de preferencias de la aplicación ............................................................................................................... 34

Ventanas de notificaciones y mensajes emergentes .............................................................................................. 35

Acerca de las notificaciones.............................................................................................................................. 35

Métodos de recibir notificaciones ...................................................................................................................... 36

Configuración de la recepción de notificaciones ............................................................................................... 36

Acerca de los mensajes emergentes ................................................................................................................ 37

Configuración de la interfaz de Kaspersky Endpoint Security ................................................................................ 37

INICIO Y DETENCIÓN DE LA APLICACIÓN ............................................................................................................... 39

Cierre de Kaspersky Endpoint Security .................................................................................................................. 39

Configuración del inicio automático de Kaspersky Endpoint Security .................................................................... 39

Configuración del modo de ahorro de energía ....................................................................................................... 40

ESTADO DE PROTECCIÓN DEL EQUIPO ................................................................................................................. 42

Evaluación del estado de protección del equipo ..................................................................................................... 42

Page 9

C O N T E N I D O

9

Asistente de seguridad ........................................................................................................................................... 43

RESOLUCIÓN DE LAS TAREAS FRECUENTES ....................................................................................................... 44

Como ejecutar el análisis completo del equipo en busca de virus .......................................................................... 44

Cómo ejecutar el análisis rápido del equipo ........................................................................................................... 45

Cómo analizar un archivo, carpeta o disco en busca de virus ................................................................................ 45

Configuración del análisis planificados del equipo ................................................................................................. 45

Adquisición o renovación de licencias .................................................................................................................... 46

Como actualizar las bases de datos y módulos de la aplicación ............................................................................ 46

Como exportar las preferencias de la aplicación a Kaspersky Endpoint Security instalado en otro equipo ........... 47

Procedimiento si el acceso a un archivo está bloqueado ....................................................................................... 47

Pasos que se deben seguir si sospecha que un objeto ha sido infectado por un virus .......................................... 48

Restauración de un objeto que la aplicación ha eliminado o desinfectado ............................................................. 48

Visualización del informe acerca del funcionamiento de la aplicación .................................................................... 49

Pasos que se deben seguir cuando aparecen las notificaciones de la aplicación .................................................. 49

PARÁMETROS AVANZADOS DE LA APLICACIÓN ................................................................................................... 50

Creación de una cobertura de protección ............................................................................................................... 50

Selección de programas maliciosos supervisados ............................................................................................ 50

Creación de una zona de confianza .................................................................................................................. 52

Antivirus de archivos .............................................................................................................................................. 55

Desactivación de la protección de archivos ...................................................................................................... 56

Reanudación de la protección del equipo ......................................................................................................... 57

Configuración del componente Antivirus de archivos ....................................................................................... 59

Parámetros predeterminados de la protección de archivos .............................................................................. 64

Estadísticas de protección de archivos ............................................................................................................. 65

Análisis antivirus ..................................................................................................................................................... 66

Administración de tareas de análisis antivirus .................................................................................................. 67

Creación de una lista de objetos que deben analizarse .................................................................................... 71

Configuración de tareas de análisis antivirus .................................................................................................... 72

Restauración de los parámetros de análisis predeterminados ......................................................................... 79

Estadísticas del análisis antivirus ...................................................................................................................... 80

Actualización de la aplicación ................................................................................................................................. 82

Ejecución de la actualización ............................................................................................................................ 83

Anulación de la última actualización ................................................................................................................. 83

Actualización desde un origen local .................................................................................................................. 84

Configuración de las actualizaciones ................................................................................................................ 86

Estadísticas de actualización ............................................................................................................................ 90

Informes y almacenes ............................................................................................................................................ 92

Cuarentena ....................................................................................................................................................... 92

Zona de respaldo .............................................................................................................................................. 95

Informes ............................................................................................................................................................ 96

Configuración de informes y zonas ................................................................................................................... 98

TRABAJAR DESDE LA LÍNEA DE COMANDOS ...................................................................................................... 101

Visualización de la Ayuda ..................................................................................................................................... 102

Análisis antivirus ................................................................................................................................................... 102

Actualización de la aplicación ............................................................................................................................... 104

Anulación de la última actualización ..................................................................................................................... 105

Inicio o detención de un componente de protección o una tarea .......................................................................... 106

Estadísticas de actividad de un componente o una tarea .................................................................................... 107

Page 10

G U Í A D E L A D M I N I S T R A D O R

10

Exportación de los parámetros de protección ....................................................................................................... 107

Importación de los parámetros de protección ....................................................................................................... 107

Activación de la aplicación.................................................................................................................................... 108

Salir de la aplicación ............................................................................................................................................. 108

Códigos de retorno de la línea de comandos ....................................................................................................... 108

ADMINISTRACIÓN DE LA APLICACIÓN CON KASPERSKY ADMINISTRATION KIT ............................................ 109

Esquema de distribución estándar ....................................................................................................................... 111

Instalación del software necesario para la administración remota de Kaspersky Endpoint Security .................... 112

Instalación del complemento de administración de Kaspersky Endpoint Security .......................................... 112

Instalación local del agente de red .................................................................................................................. 113

Instalación del agente de red utilizando el protocolo SSH .............................................................................. 114

Actualización del agente de red mediante Kaspersky Administration Kit ........................................................ 115

Desinstalación del agente de red .................................................................................................................... 116

Instalación remota de Kaspersky Endpoint Security ............................................................................................. 117

Instalación de la aplicación utilizando el protocolo SSH ................................................................................. 117

Instalación de la aplicación mediante Kaspersky Administration Kit ............................................................... 118

Eliminación de la aplicación mediante Kaspersky Administration Kit .............................................................. 120

Administración del agente de red ......................................................................................................................... 121

Conexión manual de un equipo cliente al servidor de administración. Herramienta klmover ......................... 121

Comprobación manual de la conexión entre un equipo cliente y el servidor de administración.

Herramienta klnagchk ..................................................................................................................................... 122

Inicio/parada del agente de red en un equipo cliente ...................................................................................... 123

Administración de la aplicación ............................................................................................................................ 123

Inicio y detención de la aplicación ................................................................................................................... 125

Modificación de los parámetros de la aplicación ............................................................................................. 126

Administración de tareas ...................................................................................................................................... 138

Inicio y detención de tareas ............................................................................................................................ 140

Creación de tareas .......................................................................................................................................... 141

Asistente para nuevas tareas .......................................................................................................................... 142

Configuración de parámetros de tareas .......................................................................................................... 143

Administración de directivas ................................................................................................................................. 150

Creación de directivas .................................................................................................................................... 150

Asistente para la creación de directivas .......................................................................................................... 151

Configuración de parámetros de directivas ..................................................................................................... 153

CONTACTAR CON EL SERVICIO DE SOPORTE TÉCNICO ................................................................................... 155

APÉNDICE ................................................................................................................................................................. 157

Lista de objetos de análisis por extensión ............................................................................................................ 157

Máscaras de exclusión de archivos permisibles ................................................................................................... 159

Máscaras de exclusión aceptadas de acuerdo con la clasificación de la Enciclopedia del virus .......................... 160

GLOSARIO ................................................................................................................................................................ 161

KASPERSKY LAB ...................................................................................................................................................... 166

INFORMACIÓN SOBRE CÓDIGO DE TERCEROS .................................................................................................. 167

Código del programa ............................................................................................................................................ 167

ADOBE ABI-SAFE CONTAINERS 1.0 ............................................................................................................ 168

BOOST 1.39.0 ................................................................................................................................................ 169

CURL 7.19.3 ................................................................................................................................................... 169

EXPAT 1.2 ...................................................................................................................................................... 169

Page 11

C O N T E N I D O

11

FMT.H ............................................................................................................................................................. 170

GROWL 1.1.5 ................................................................................................................................................. 170

INFO-ZIP 5.51 ................................................................................................................................................. 170

LIBPNG 1.2.8 .................................................................................................................................................. 171

LIBUTF............................................................................................................................................................ 171

LZMALIB 4.43 ................................................................................................................................................. 171

MD5.H ............................................................................................................................................................. 172

MD5.H ............................................................................................................................................................. 172

RFC1321-BASED (RSA-FREE) MD5 LIBRARY ............................................................................................. 172

SHA1.C 1.2 ..................................................................................................................................................... 172

STLPORT 5.2.1 .............................................................................................................................................. 172

TINYXML 2.5.3 ............................................................................................................................................... 173

ZLIB 1.0.8, 1.2.3 ............................................................................................................................................. 173

Herramientas de desarrollo .................................................................................................................................. 173

GCC 4.0.1 ....................................................................................................................................................... 173

Otra información ................................................................................................................................................... 177

ÍNDICE ....................................................................................................................................................................... 178

Page 12

12

ACERCA DE ESTA GUÍA

EN ESTA SECCIÓN:

En este documento ......................................................................................................................................................... 12

Convenciones del documento ......................................................................................................................................... 14

Este documento es una guía para la instalación, configuración y funcionamiento de Kaspersky Endpoint Security 8 for

Mac, así como para la administración remota de la aplicación a través de Kaspersky Administration Kit. El documento

está diseñado para el público general y para administradores de sistemas. Los usuarios deben tener los conocimientos

básicos sobre el manejo de un equipo Mac. Deben estar familiarizados con la interfaz del sistema operativo Mac OS X,

tener conocimientos básicos en el manejo del SO y ser capaces de utilizar programas de correo electrónico e Internet.

El objetivo del documento es:

ayudar a los usuarios a instalar la aplicación en su equipo, activarlo y configurarlo conforme a sus necesidades;

ayudar a un administrador a solucionar problemas relacionados con la administración remota de la aplicación a

través de Kaspersky Administration Kit;

ofrecer una búsqueda rápida de la información sobre problemas relacionados con la aplicación;

informar a los usuarios de fuentes de información adicionales acerca de la aplicación y explicar cómo ponerse

en contacto con el servicio de soporte técnico de Kaspersky Lab.

EN ESTE DOCUMENTO

La guía del usuario para Kaspersky Endpoint Security 8 consta de las siguientes secciones:

Fuentes adicionales de información

Estas secciones enumeran fuentes de información adicional sobre la aplicación y sobre recursos de Internet en los que

pueden hablar del tema, compartir ideas, formular preguntas y obtener respuestas.

Kaspersky Endpoint Security 8

Esta sección contiene una descripción de las nuevas funciones de la aplicación e información resumida sobre sus

componentes y funcionalidades. Muestra la función de cada parte del paquete suministrado y la gama de servicios

disponibles para los usuarios registrados de la aplicación. Esta sección contiene requisitos de hardware y software que

debe cumplir el equipo para poder instalar Kaspersky Endpoint Security.

Instalación de la aplicación

Esta sección contiene instrucciones que le ayudarán a instalar la aplicación en el equipo en local. Esta sección también

describe el procedimiento de desinstalación de la aplicación.

Administración de la licencia

Esta sección contiene información referente a la licencia de uso del producto. Además, esta sección incluye información

útil acerca de la actualización automática de la licencia y sobre cómo obtener información referente a la licencia vigente.

Esta sección describe cómo activar la aplicación, dónde ver información sobre la licencia actual y cómo adquirir una

licencia y renovarla más adelante.

Page 13

A C E R C A D E E S T A G U Í A

13

Interfaz de la aplicación

Esta sección contiene una descripción de los componentes básicos de la interfaz del producto: iconos y menú

contextual, ventana principal de la aplicación, ventana de configuración y ventanas de notificación.

Inicio y detención de la aplicación

Esta sección le ofrece información sobre cómo iniciar la aplicación y cerrarla.

Estado de protección del equipo

Esta sección contiene información sobre cómo saber si el equipo está protegido en cada momento, o si su seguridad se

ve amenazada, así como el modo de eliminar amenazas emergentes con la ayuda del Asistente de seguridad.

Resolución de las tareas frecuentes

Esta sección describe las tareas que se encuentra la mayoría de usuarios cuando trabaja con la aplicación, así como los

procedimientos destinados a llevar a cabo estas tareas.

Parámetros avanzados de la aplicación

Esta sección incluye información sobre las distintas formas de contactar con el Servicio de Soporte Técnico de

Kaspersky Lab.

Trabajar desde la línea de comandos

Esta sección contiene una descripción del uso de la aplicación y aquellos de sus componentes que implican la línea de

comandos.

Administración de la aplicación con Kaspersky Administration Kit

Esta sección contiene una descripción detallada de la instalación de Kaspersky Endpoint Security en el equipo de un

usuario remoto, así como la instalación del software necesario para la administración remota de la aplicación a través de

Kaspersky Administration Kit. Esta sección trata sobre el despliegue de la aplicación en la red y su administración

remota a través de Kaspersky Administration Kit utilizando tareas y políticas de grupo.

Contactar con el Servicio de Soporte Técnico

Esta sección contiene instrucciones para ponerse en contacto con los servicios de soporte de Kaspersky Lab.

Apéndice

Esta sección incluye información de referencia que completa el texto del documento.

Glosario

Esta sección contiene la lista de términos utilizados en los documentos y sus definiciones.

Page 14

G U Í A D E L A D M I N I S T R A D O R

14

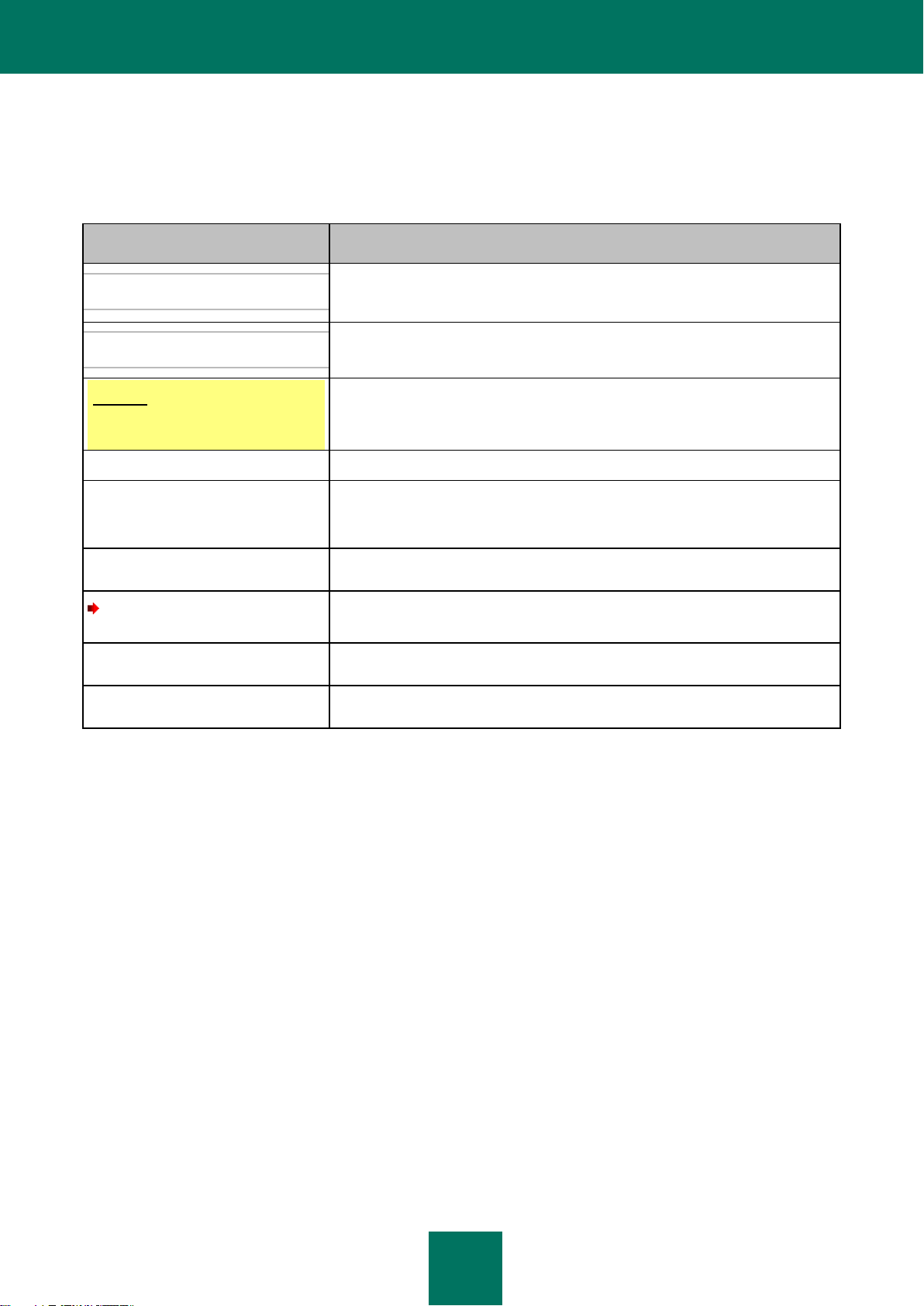

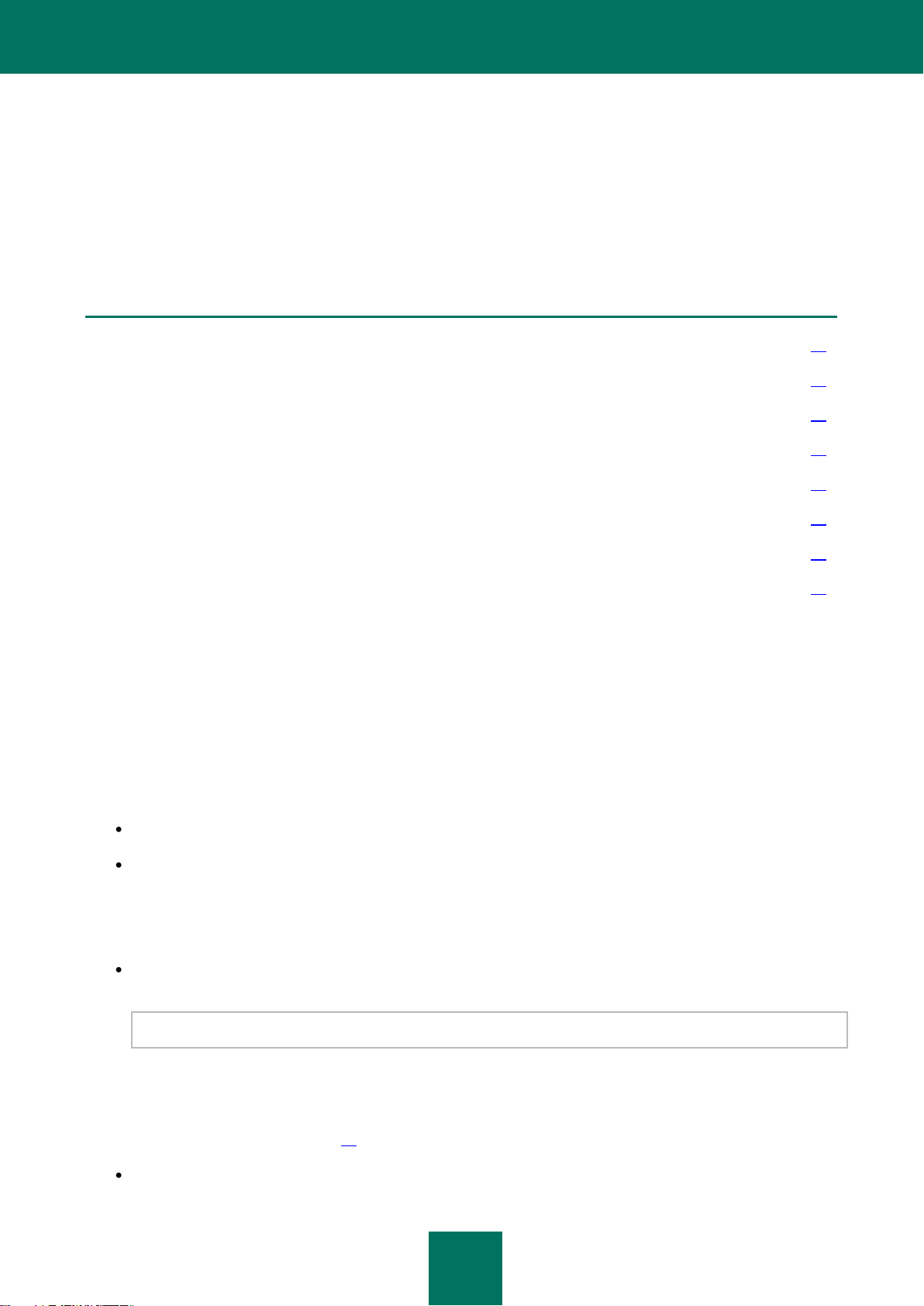

CONVENCIONES DEL DOCUMENTO

TEXTO DE EJEMPLO

DESCRIPCIÓN DE CONVENCIONES DEL DOCUMENTO

Tenga en cuenta que...

Las advertencias se resaltan en color rojo dentro de un cuadro. Las advertencias

contienen información importante, por ejemplo, sobre operaciones del equipo

críticas para la seguridad.

Se recomienda usar...

Las notas se incluyen en cuadros. Las notas incluyen información adicional y de

referencia.

Ejemplo:

...

En la sección se ofrecen ejemplos, sobre un fondo amarillo y bajo el

encabezado "Ejemplo".

Un virus es...

Los nuevos términos están marcados en cursiva.

Comando-A

Los nombres de las teclas del teclado aparecen en negrita.

Los nombres de teclas unidos por un signo "menos" representan combinaciones

de teclas.

Activar

Los nombres de los componentes de la interfaz, por ejemplo, campos de

entrada de texto, comandos de menú, botones, etc., aparecen en negrita.

Para configurar la planificación

de una tarea:

Las instrucciones van marcadas por el símbolo de la flecha.

Las frases de introducción van marcadas en cursiva.

kav update

El texto de la línea de comandos o el texto de los mensajes que aparecen en

pantalla tienen una fuente especial.

<Dirección IP del equipo>

Las variables van entre paréntesis angulares. En lugar de una variable se coloca

el valor correspondiente en cada caso y los paréntesis angulares se omiten.

Las convenciones de los documentos descritas en la siguiente tabla se usan en esta Guía.

Table 1. Convenciones del documento

Page 15

15

FUENTES ADICIONALES DE INFORMACIÓN

Puede consultar las fuentes de información siguientes acerca la aplicación:

Página de la aplicación en el sitio Web de Kaspersky Lab;

Página de la aplicación del sitio Web del Servicio de Soporte Técnico (en la Base de conocimientos o

Knowledge Base);

Foro de usuarios de productos Kaspersky Lab;

sistema de ayuda.

Página de la aplicación en el sitio Web de Kaspersky Lab

En la página de la aplicación (http://www.kaspersky.com/sp/endpoint-security-mac) encontrará información general

sobre Kaspersky Endpoint Security 8, así como sobre sus funciones y opciones. Puede comprar Kaspersky

Endpoint Security 8 o ampliar su licencia en nuestra tienda en línea.

Página de la aplicación del sitio Web del Servicio de Soporte Técnico (en la Base de conocimientos o

Knowledge Base)

La Base de conocimientos es una sección independiente del sitio web de Servicio de Soporte Técnico

(http://support.kaspersky.com/sp/kes8mac), que ofrece recomendaciones sobre el uso de productos de Kaspersky

Lab. Esta página contiene artículos publicados por el Servicio de Soporte Técnico.

Estos artículos ofrecen información útil, recomendaciones y respuestas a preguntas frecuentes relacionadas con la

compra, instalación y utilización de Kaspersky Endpoint Security 8. Están agrupados por temas, por ejemplo,

"Solución de problemas", "Configuración de actualizaciones" o "Configuración del componente Antivirus de

archivos". Los artículos pueden responder a preguntas relacionadas no sólo con Kaspersky Endpoint Security 8,

sino también con otros productos de Kaspersky Lab; también pueden contener noticias sobre el servicio de soporte

técnico.

Para cambiar a la Base de conocimientos, abra la ventana principal de la aplicación (en la página 32), haga clic en

el botón y haga clic en el botón Servicio de soporte técnico en la ventana que se abre.

Foro de usuarios

Si su consulta no requiere una respuesta urgente, puede exponerla a los especialistas de Kaspersky Lab y a otros

usuarios en nuestro foro (http://forum.kaspersky.com). También es una sección independiente del sitio web de

Servicio de soporte técnico y contiene preguntas, comentarios y solicitudes de usuarios sobre Kaspersky Endpoint

Security 8.

Este foro permite consultar temas existentes, dejar comentarios, crear temas nuevos y utilizar el motor de

búsqueda.

Para ir a este recurso, abre la ventana principal de la aplicación (en la página 32), haga clic en el botón y, en la

ventana que se abre, haga clic en el botón Foro.

Sistema de ayuda

La aplicación incluye archivos de la ayuda completa y de ayuda contextual. El archivo de la ayuda completa

contiene información sobre cómo administrar la protección del equipo: ver el estado de la protección, analizar

distintas áreas del equipo en busca de virus, realizar actualizaciones, manejar informes y repositorios. Además de

Page 16

G U Í A D E L A D M I N I S T R A D O R

16

eso, el archivo de ayuda contextual le proporciona información sobre todas las ventanas de la aplicación, con un

listado y una descripción de los parámetros y las tareas relacionados con cada uno de ellos.

Para abrir la ayuda completa, abra la ventana principal de la aplicación (en la página 32) y haga clic en el

botón . Para abrir la ayuda contextual, abra la ventana o la pestaña correspondientes y haga clic en el

botón .

Si no puede encontrar una solución a su problema en la Base de conocimientos, en el Foto de usuarios, en el sistema

de ayuda o en la documentación, le recomendamos que se ponga en contacto con el Servicio de Soporte Técnico de

Kaspersky Lab (consulte la sección "Contacto con el Servicio de Soporte Técnico" en la página 155).

Page 17

17

KASPERSKY ENDPOINT SECURITY 8

EN ESTA SECCIÓN:

Kit de distribución ............................................................................................................................................................ 18

Requisitos hardware y software del sistema ................................................................................................................... 18

Kaspersky Endpoint Security 8 for Mac (en adelante Kaspersky Endpoint Security) está diseñado para su uso con el

sistema operativo Mac OS X, con el fin de proteger el equipo frente a virus y software malicioso. Las siguientes opciones

han sido implementadas en la aplicación:

Antivirus de archivos

Protección en tiempo real del sistema de archivos: interceptación y análisis de los intentos de acceso al sistema de

archivos; desinfección, eliminación de objetos maliciosos y aislamiento de objetos potencialmente infectados para

su análisis posterior.

Análisis antivirus

Búsqueda y desactivación de código malicioso cuando el usuario lo solicite: búsqueda y análisis de objetos

maliciosos y potencialmente infectados en las áreas de protección designadas; desinfección, eliminación o

aislamiento de objetos para su análisis posterior.

Las tareas de análisis antivirus más útiles están incluidas en el paquete de Kaspersky Endpoint Security: análisis

completo del equipo y análisis rápido de las zonas críticas.

Actualización

Actualizar bases de datos y módulos de Kaspersky Endpoint Security desde los servidores de actualización de

Kaspersky Lab y desde el servidor de administración de Kaspersky Administration Kit, crear copias de seguridad de

todos los archivos actualizados para permitir volver a ellos más adelante; copiar actualizaciones en un destino local

para permitir que los equipos de la red accedan a ellas y así reducir el tráfico en Internet.

Cuarentena

Movimiento de objetos potencialmente infectados a la cuarentena: almacenamiento de objetos potencialmente

infectados a la carpeta Cuarentena, análisis posterior utilizando bases de datos actualizadas, restauración de

objetos desde el almacén a petición del usuario.

Zona de respaldo

Creación de una copia de cada objeto infectado para almacenarla en Respaldo antes de eliminarlo o desinfectarlo,

de modo que más tarde se pueda restaurar o analizar para realizar una investigación.

Informes

Compilación de un informe detallado del rendimiento de cada componente de Kaspersky Endpoint Security.

Notificaciones

Notificación al usuario acerca de determinados eventos que se producen durante el funcionamiento de Kaspersky

Endpoint Security. Puede seleccionar la notificación para cada tipo de evento: mensaje sonoro o mensaje

emergente en pantalla.

Para modificar la apariencia de Kaspersky Endpoint Security, dispone de varias combinaciones de elementos gráficos y

selección de colores.

Mientras trabaja, Kaspersky Endpoint Security le ofrece un soporte completo de información: la aplicación devuelve

mensajes sobre el estado de protección así como instrucciones detalladas. El Asistente de seguridad (en la página 43),

que se incluye en el paquete de la aplicación, proporciona una imagen global del estado actual de la protección del

equipo, así como de las distintas opciones para la solución de problemas.

Page 18

G U Í A D E L A D M I N I S T R A D O R

18

KIT DE DISTRIBUCIÓN

Puede adquirir Kaspersky Endpoint Security (en caja) a través de nuestros distribuidores o en una tienda en línea (por

ejemplo, www.kaspersky.com/sp/ sección eStore).

Si adquiere una versión en caja del programa, el paquete incluirá lo siguiente:

Un sobre cerrado con el CD de instalación, en el que están los archivos del programa y documentación en

formato PDF.

El contrato de licencia de usuario final (EULA).

Además, el paquete puede incluir lo siguiente:

Una Guía de usuario impresa (si se incluyó este elemento en el pedido) o una Guía del producto.

El código de activación del programa, pegado al sobre del CD de instalación.

Tarjeta de registro (con número de serie del programa).

Antes de romper el sello del sobre que guarda el disco de instalación, lea atentamente el contrato de licencia. Al romper

el precinto del sobre que incluye el CD de instalación, acepta las disposiciones del contrato de licencia.

Cuando se adquiere Kaspersky Endpoint Security en línea, se descarga el producto del sitio web de Kaspersky Lab, que

incluye esta documentación. Recibirá un archivo llave o un código de activación por correo electrónico una vez que haya

realizado el pago.

REQUISITOS HARDWARE Y SOFTWARE DEL SISTEMA

Para un funcionamiento apropiado de Kaspersky Endpoint Security, un equipo debe satisfacer los siguiente requisitos

mínimos:

Equipo Mac basado en Intel (procesador PowerPC no compatible);

1 GB de RAM;

500 MB de espacio libre en el disco duro;

Sistema operativo Mac OS X 10.4.11, o superior, o Mac OS X Server 10.6.

Para instalar el agente de red necesario para la administración remota de Kaspersky Endpoint Security a través de

Kaspersky Administration Kit, el equipo del usuario debe cumplir los siguientes requisitos mínimos:

Equipo Mac basado en Intel (procesador PowerPC no compatible);

512 MB de RAM;

30 MB de espacio libre en el disco duro;

Sistema operativo Mac OS X 10.4.11, o superior, o Mac OS X Server 10.6.

Page 19

19

INSTALACIÓN DE LA APLICACIÓN

EN ESTA SECCIÓN:

Preparación para la instalación ....................................................................................................................................... 19

Instalación de la aplicación ............................................................................................................................................. 19

Preparación para el uso tras la instalación ...................................................................................................................... 22

Eliminación de la aplicación ............................................................................................................................................ 23

Esta sección contiene instrucciones que le ayudarán a instalar la aplicación en el equipo en local. Esta sección también

describe el procedimiento de desinstalación de la aplicación.

El paquete de instalación de Kaspersky Endpoint Security incluye los asistentes de instalación y desinstalación.

La instalación remota de Kaspersky Endpoint Security a través de Kaspersky Administration Kit requiere la instalación

del complemento Kaspersky Endpoint Security en la estación de trabajo del administrador y del agente de red en el

equipo del usuario (consulte la sección "Instalación del software requerido para la administración remota de Kaspersky

Endpoint Security" en la página 112). También es posible instalar de forma remota Kaspersky Endpoint Security en el

equipo del usuario (consulte la sección "Instalación remota de Kaspersky Endpoint Security" en la página 117).

PREPARACIÓN PARA LA INSTALACIÓN

Antes de instalar Kaspersky Endpoint Security en el equipo, siga estos pasos previos:

Asegúrese de que el equipo cumple los requisitos mínimos del sistema (consulte la sección "Requisitos de

hardware y software" en la página 18).

Compruebe la conexión del equipo a Internet. Se requiere acceso a Internet para activar la aplicación utilizando

el código de activación y para descargar actualizaciones.

Elimine cualquier software antivirus que haya instalado para evitar conflictos en el sistema y maximizar el

rendimiento.

INSTALACIÓN DE LA APLICACIÓN

Existen dos formas de instalar Kaspersky Endpoint Security:

Instalación predeterminada (consulte la sección "Instalación predeterminada de Kaspersky Endpoint Security"

en la página 20).

Se instalará el conjunto de componentes predeterminados de la aplicación.

Instalación personalizada (consulte la sección "Instalación personalizada de Kaspersky Endpoint Security" en la

página 21).

Es la instalación recomendada para usuarios expertos, porque permite personalizar la instalación de los

componentes.

Page 20

G U Í A D E L A D M I N I S T R A D O R

20

INSTALACIÓN PREDETERMINADA DE KASPERSKY ENDPOINT SECURITY

Para realizar la instalación predeterminada de Kaspersky Endpoint Security en su equipo:

1. Abra el contenido del archivo de instalación de Kaspersky Endpoint Security. Para ello, inserte el CD de

instalación en la unidad de disco.

Si adquirió Kaspersky Endpoint Security en una tienda online, en el sitio web de Kaspersky Lab tendrá

disponible un paquete de instalación de la aplicación en formato .zip para su descarga. Extráigalo y ejecute el

archivo .dmg para ver el contenido del paquete.

2. Inicie el asistente de instalación de Kaspersky Endpoint Security. Para ello, abra el paquete de instalación de

Kaspersky Endpoint Security en la ventana que contiene el paquete de distribución.

Siga las instrucciones del asistente de instalación para instalar la aplicación.

3. En la ventana Introducción, haga clic en Continuar.

4. En la ventana Léame, lea la información sobre la aplicación.

Asegúrese de que el equipo cumple los requisitos mínimos del sistema. Para imprimir la información, haga clic

en el botón Imprimir. Para guardar la información como un archivo de texto, haga clic en el botón Guardar.

Para proceder con la instalación, haga clic en Continuar.

5. En la ventana Licencia, puede leer el texto del contrato de concesión de licencia de Kaspersky Endpoint

Security entre el usuario y Kaspersky Lab. El texto del acuerdo está disponible en varios idiomas. Para imprimir

el texto del acuerdo, haga clic en el botón Imprimir. Para guardar el acuerdo como un archivo de texto, haga

clic en el botón Guardar.

Si está de acuerdo con todas las cláusulas del acuerdo, haga clic en Continuar. Se abre una ventana para que

confirme su consentimiento de las condiciones del contrato de concesión de licencia. Puede realizar las

siguientes acciones:

Proceder con la instalación de Kaspersky Endpoint Security. Para ello, haga clic en el botón Acepto.

Volver al texto del acuerdo. Para ello, haga clic en el botón Leer licencia.

Detener la instalación. Para ello, haga clic en el botón No acepto.

6. En la ventana Tipo de instalación, lea la información sobre la unidad en la que se instalará la aplicación y el

volumen de espacio libre en el disco necesario.

Para instalar la aplicación utilizando la configuración recomendada, haga clic en el botón Instalar e introduzca

la contraseña del administrador para confirmar su elección.

Para seleccionar una unidad distinta para la instalación, haga clic en el botón Cambiar ubicación, seleccione

una unidad distinta y haga clic en Continuar.

La unidad usada para instalar la aplicación se debe poder reiniciar. La versión mínima, o una superior, del

sistema operativo especificado en los requisitos del sistema (consulte la sección "Requisitos de hardware y

software" en la página 18) se debe instalar en el disco duro.

Espere hasta que el asistente de instalación de Kaspersky Endpoint Security instale los componentes de la

aplicación.

7. En la ventana Resumen, lea la información sobre el proceso de instalación y haga clic en el botón Cerrar para

salir del asistente de instalación.

Page 21

I N S T A L A C I Ó N D E L A A P L I C A C I Ó N

21

Kaspersky Endpoint Security se inicia de forma automática cuando finaliza la instalación. No es necesario que

reinicie el equipo.

INSTALACIÓN PERSONALIZADA DE KASPERSKY ENDPOINT SECURITY

Para realizar la instalación personalizada de Kaspersky Endpoint Security en su equipo:

1. Abra el contenido del archivo de instalación de Kaspersky Endpoint Security. Para ello,inserte el CD de

instalación en la unidad de disco.

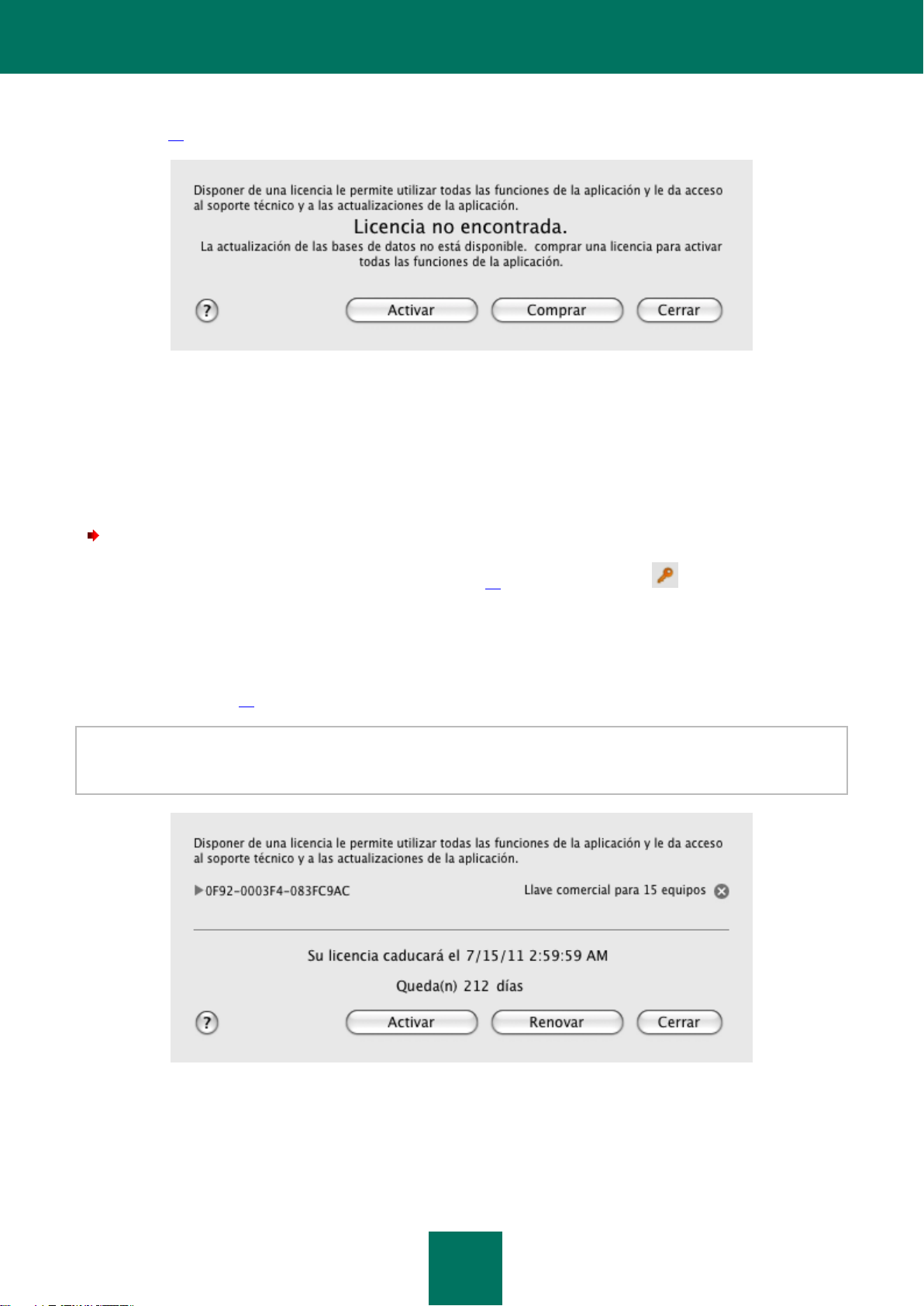

Si adquirió Kaspersky Endpoint Security en una tienda online, en el sitio web de Kaspersky Lab tendrá