Page 1

Kaspersky Endpoint Security 8 para Windows®

Manual do Administrador

VERSÃO DO APLICATIVO: 8.0

Page 2

2

Caro usuário,

Obrigado por escolher nossos produtos! Esperamos que esta documentação seja útil para você e que ofereça as

respostas às perguntas mais frequentes que venham a surgir.

Aviso: Este documento é propriedade da Kaspersky Lab ZAO (no presente também denominada Kaspersky Lab), e

todos os direitos neste documento estão reservados pelas leis de direito autoral da Federação Russa e pelos tratados

internacionais. A reprodução ou a distribuição ilegal deste documento, no todo ou em parte, terão como consequência a

abertura de processo de responsabilidade civil, administrativa ou penal, de acordo com o direito aplicável.

Qualquer tipo de reprodução ou distribuição de todo material, inclusive traduções, será permitido somente com a

autorização por escrito da Kaspersky Lab.

Este documento e as imagens gráficas relacionadas ao mesmo podem ser usados exclusivamente para fins de

informação e uso não comercial ou pessoal.

O documento pode ser alterado sem notificação prévia. A versão mais recente deste documento pode ser encontrada

no site da Kaspersky Lab, em http://brazil.kaspersky.com/downloads/documentacao.

A Kaspersky Lab não se responsabiliza pelo conteúdo, pela qualidade, relevância ou exatidão dos materiais

pertencentes a terceiros usados neste documento, ou pelos danos que possam advir do uso destes materiais.

Data da revisão do documento: 30/11/11

© 2011 Kaspersky Lab ZAO. Todos os Direitos Reservados.

http://brazil.kaspersky.com

http://suporte.kasperskyamericas.com

Page 3

3

SUMÁRIO

SOBRE ESTE MANUAL ....................................................................................................................................... 10

Neste Manual .................................................................................................................................................. 10

Convenções da documentação ........................................................................................................................ 11

FONTES DE INFORMAÇÃO SOBRE O APLICATIVO ........................................................................................... 13

Fontes de informações para pesquisas independentes ..................................................................................... 13

Discutir os aplicativos da Kaspersky Lab no Fórum .......................................................................................... 14

Entrar em contato por e-mail com a Equipe de Desenvolvimento da Documentação ......................................... 14

KASPERSKY ENDPOINT SECURITY 8 PARA WINDOWS ................................................................................... 15

Novidades ....................................................................................................................................................... 15

Kit de distribuição ............................................................................................................................................ 16

Organizar a proteção do computador ............................................................................................................... 17

Serviços para usuários registrados .................................................................................................................. 19

Requisitos de hardware e software .................................................................................................................. 19

INSTALAR E REMOVER O APLICATIVO ............................................................................................................. 21

Instalar o aplicativo.......................................................................................................................................... 21

Sobre as formas de instalação do aplicativo ............................................................................................... 21

Instalar o aplicativo usando o Assistente de Instalação ............................................................................... 22

Instalar o aplicativo a partir da linha de comandos ...................................................................................... 25

Instalar o aplicativo através do snap-in do Editor de Objetos de Política de Grupo ....................................... 27

Descrição das configurações do arquivo setup.ini ....................................................................................... 28

Configuração inicial do aplicativo ................................................................................................................ 31

Atualizar a partir de uma versão anterior do aplicativo ...................................................................................... 33

Sobre as formas de atualização de uma versão antiga do aplicativo ............................................................ 33

Atualizar uma versão antiga de aplicativo através do snap-in do Editor de Objetos de Política de Grupo ...... 34

Remover o aplicativo ....................................................................................................................................... 35

Sobre os meios de remoção do aplicativo ................................................................................................... 35

Remover o aplicativo por meio do Assistente de Instalação ......................................................................... 36

Removendo o aplicativo a partir da linha de comandos ............................................................................... 37

Remover o aplicativo através do snap-in do Editor de Objetos de Política de Grupo..................................... 37

LICENÇA DO APLICATIVO .................................................................................................................................. 39

Sobre o Contrato de Licença do Usuário Final.................................................................................................. 39

Sobre a transmissão de dados ........................................................................................................................ 39

Sobre a Licença .............................................................................................................................................. 40

Sobre o código de ativação ............................................................................................................................. 40

Sobre o arquivo chave ..................................................................................................................................... 41

Sobre as formas de ativação do aplicativo ....................................................................................................... 41

Gerenciar a licença ......................................................................................................................................... 42

Usar o Assistente de Ativação para ativar o aplicativo ................................................................................. 42

Comprar a licença ...................................................................................................................................... 42

Renovar a licença ...................................................................................................................................... 43

Ver informações da licença ........................................................................................................................ 43

Assistente de Ativação ............................................................................................................................... 43

INTERFACE DO APLICATIVO .............................................................................................................................. 46

Ícone do aplicativo na área de notificação da barra de tarefas .......................................................................... 46

Page 4

M A N U A L D O AD M I N I S T R A D O R

4

Menu de contexto do ícone do aplicativo .......................................................................................................... 47

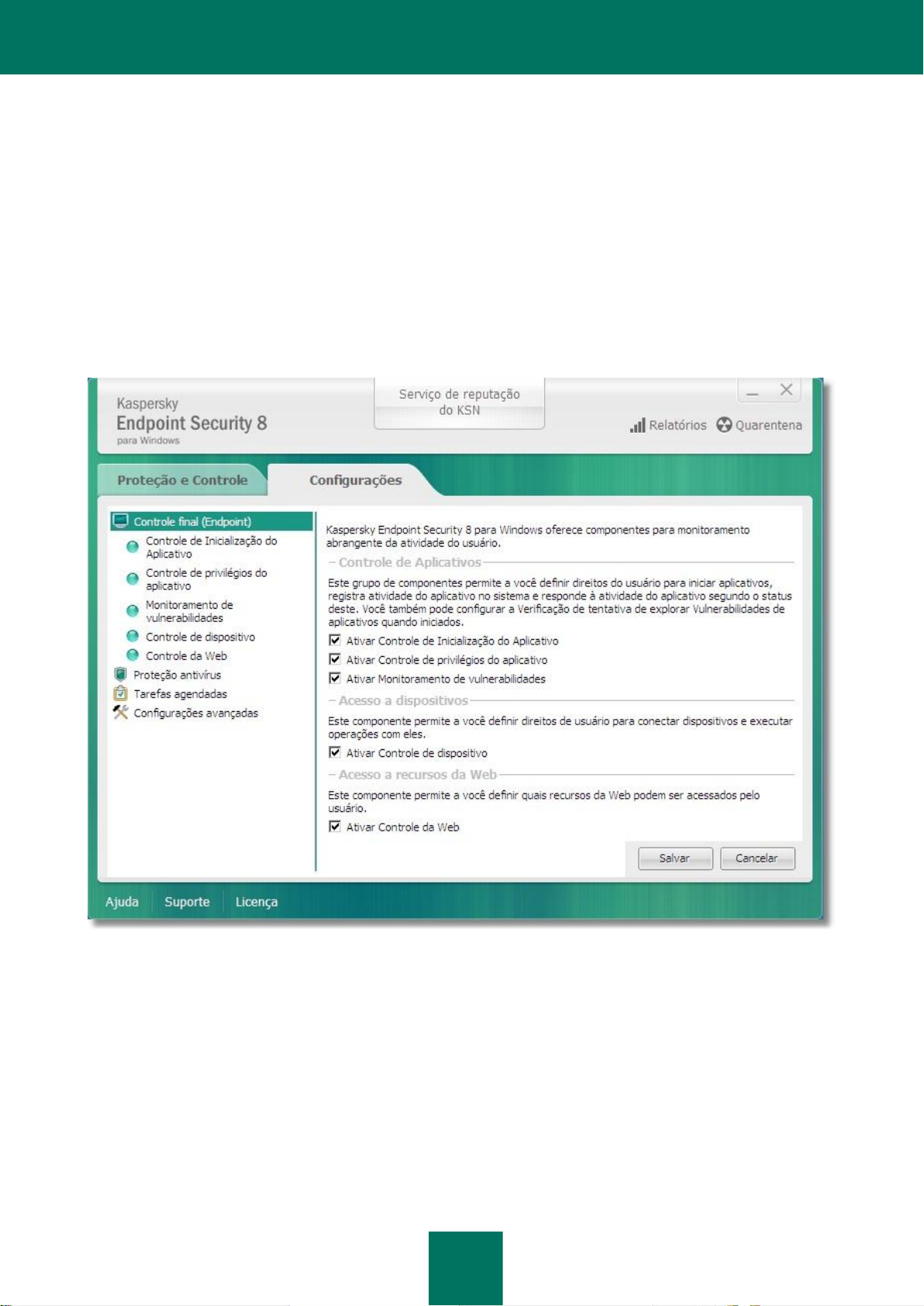

Janela principal do aplicativo ........................................................................................................................... 47

Janela de configurações do aplicativo .............................................................................................................. 49

INICIAR E INTERROMPER O APLICATIVO .......................................................................................................... 51

Ativar e desativar a inicialização automática do aplicativo ................................................................................. 51

Iniciar e interromper o aplicativo manualmente ................................................................................................. 51

Pausar e continuar a Proteção e Controle do computador ................................................................................ 52

PROTEGER O SISTEMA DE ARQUIVOS DO COMPUTADOR. ANTIVÍRUS DE ARQUIVOS ................................ 53

Sobre o Antivírus de arquivos .......................................................................................................................... 53

Ativar e desativar o Antivírus de arquivos ......................................................................................................... 53

Pausar automaticamente Antivírus de arquivos ................................................................................................ 54

Configurar Antivírus de arquivos ...................................................................................................................... 55

Alterar o nível de segurança de arquivos .................................................................................................... 56

Alterar a ação a executar em arquivos infectados ....................................................................................... 57

Editar o escopo de proteção do Antivírus de arquivos ................................................................................. 57

Usar o Analisador heurístico com Antivírus de arquivos .............................................................................. 59

Usar tecnologias de verificação na operação do Antivírus de arquivos......................................................... 59

Otimizar a verificação do arquivo ................................................................................................................ 60

Verificar arquivos compostos ...................................................................................................................... 60

Alterar o modo de verificação ..................................................................................................................... 61

INSPETOR DO SISTEMA ..................................................................................................................................... 62

Sobre o Inspetor do Sistema............................................................................................................................ 62

Ativar e desativar o Inspetor do Sistema .......................................................................................................... 63

Usar os padrões de atividades perigosas (BSS) ............................................................................................... 64

Reverter as ações de malware durante a desinfecção ...................................................................................... 64

PROTEÇÃO DE E-MAIL. ANTIVÍRUS DE E-MAIL ................................................................................................. 65

Sobre o Antivírus de e-mail .............................................................................................................................. 65

Ativar e desativar o Antivírus de e-mail ............................................................................................................ 66

Configurar o Antivírus de e-mail ....................................................................................................................... 67

Alterar o nível de segurança de e-mails ...................................................................................................... 68

Alterar a ação a executar em mensagens de e-mail infectadas.................................................................... 68

Editar o escopo de proteção do Antivírus de e-mail ..................................................................................... 69

Verificar arquivos compostos anexos às mensagens de e-mail .................................................................... 70

Filtragem de anexos em mensagens de e-mail ........................................................................................... 71

Usar a análise heurística ............................................................................................................................ 71

Verificar e-mails no Microsoft Office Outlook ............................................................................................... 72

Verificar e-mails no The Bat! ...................................................................................................................... 72

PROTEÇÃO DO COMPUTADOR NA INTERNET. ANTIVÍRUS DA WEB ............................................................... 74

Sobre o Antivírus da Web ................................................................................................................................ 74

Ativar e desativar o Antivírus da Web ............................................................................................................... 74

Configurar o Antivírus da Web ......................................................................................................................... 75

Alterar o nível de segurança de tráfego da Web .......................................................................................... 76

Alterar a ação a executar em objetos maliciosos no tráfego da Web ............................................................ 77

Verificar URLs para detectar endereços da Web suspeitos e de phishing .................................................... 77

Usar o Analisador Heurístico com o Antivírus da Web ................................................................................. 78

Configurar o tempo de armazenamento do tráfego da Web em cache ......................................................... 78

Editar a lista de URLs confiáveis ................................................................................................................ 79

Page 5

S U M Á R I O

5

PROTEÇÃO DO TRÁFEGO DE PROGRAMAS DE MENSAGENS INSTANTÂNEAS. ANTIVÍRUS DE IM ............... 81

Sobre o Antivírus de IM ................................................................................................................................... 81

Ativar e desativar Antivírus de IM ..................................................................................................................... 82

Configurar o Antivírus de IM ............................................................................................................................ 83

Criar o escopo de proteção do Antivírus de IM ............................................................................................ 83

Verificar URLs em bancos de dados de URLs suspeitos e de phishing com o Antivírus de IM ...................... 84

Usar o Analisador Heurístico com o Antivírus de IM .................................................................................... 84

PROTEÇÃO DE REDE ......................................................................................................................................... 85

Firewall ........................................................................................................................................................... 85

Sobre o Firewall ......................................................................................................................................... 85

Ativar ou desativar o Firewall ...................................................................................................................... 86

Sobre as regras de rede ............................................................................................................................. 86

Sobre o status de conexão de rede ............................................................................................................ 87

Alterar o status de conexão de rede ........................................................................................................... 87

Gerenciar regras de pacote de rede ........................................................................................................... 88

Gerenciar regras de rede para grupos de aplicativos................................................................................... 92

Gerenciar regras de rede para aplicativos ................................................................................................... 99

Definir configurações avançadas de Firewall ............................................................................................ 104

Bloqueio de ataque de rede ........................................................................................................................... 105

Sobre o Bloqueio de ataque de rede ......................................................................................................... 105

Ativar e desativar o Bloqueio de ataque de rede ....................................................................................... 106

Editar as configurações usadas no bloqueio de um computador atacante .................................................. 107

Monitorar o tráfego de rede ........................................................................................................................... 107

Sobre o monitoramento do tráfego de rede ............................................................................................... 107

Definir as configurações do monitoramento do tráfego de rede.................................................................. 108

Monitoramento de Rede ................................................................................................................................ 110

Sobre o Monitoramento de Rede .............................................................................................................. 110

Executando o Monitoramento de Rede ..................................................................................................... 111

CONTROLE DE INICIALIZAÇÃO DO APLICATIVO ............................................................................................. 112

Sobre o Controle de inicialização do aplicativo ............................................................................................... 112

Ativar e desativar o Controle de inicialização do aplicativo .............................................................................. 112

Sobre as Regras de Controle de inicialização do aplicativo ............................................................................. 114

Gerenciar as Regras de Controle de inicialização do aplicativo ....................................................................... 116

Adicionar e editar uma regra de Controle de inicialização do aplicativo ...................................................... 117

Adicionar uma condição de acionamento a uma regra de Controle de inicialização do aplicativo ................ 118

Editar o status de uma regra de Controle de inicialização do aplicativo ...................................................... 120

Editar os modelos de mensagem do Controle de inicialização do aplicativo .................................................... 120

Sobre os modos de funcionamento do Controle de inicialização do aplicativo ................................................. 121

Mudar do modo Lista negra para o Lista branca ............................................................................................. 122

Etapa 1. Coletar informações sobre aplicativos que estão instalados no computador de usuários .............. 122

Etapa 2. Criar categorias do aplicativo ...................................................................................................... 123

Etapa 3. Criar regras de permissão do Controle de inicialização do aplicativo ............................................ 123

Etapa 4. Testar regras de permissão do Controle de inicialização do aplicativo.......................................... 124

Etapa 5. Mudar para modo Lista branca ................................................................................................... 125

Alterar o status da regra de Controle de inicialização do aplicativo no lado do Kaspersky Security Center .. 125

CONTROLE DE PRIVILÉGIOS DO APLICATIVO ................................................................................................ 126

Sobre o Controle de privilégios do aplicativo .................................................................................................. 126

Page 6

M A N U A L D O AD M I N I S T R A D O R

6

Ativar e desativar o Controle de privilégios do aplicativo ................................................................................. 127

Colocar os aplicativos em grupos................................................................................................................... 128

Modificar um grupo confiável ......................................................................................................................... 129

Gerenciar as Regras de Controle de aplicativos ............................................................................................. 130

Editar as regras do controle para grupos confiáveis e grupos de aplicativos .............................................. 131

Editar uma regra de controle de aplicativos............................................................................................... 132

Baixar e atualizar regras do controle de aplicativos do banco de dados do Kaspersky Security Network ..... 133

Desativar a herança de restrições do processo pai ................................................................................... 133

Excluir ações específicas do aplicativo das regras de controle de aplicativos ............................................. 134

Definir configurações de armazenamento das regras de controle que regulam aplicativos não utilizados .... 135

Proteger os recursos e dados de identidade do sistema operacional............................................................... 135

Adicionar uma categoria de recursos protegidos ....................................................................................... 136

Adicionar um recurso protegido ................................................................................................................ 136

Desativar a proteção de recursos ............................................................................................................. 137

CONTROLE DE DISPOSITIVOS ........................................................................................................................ 139

Sobre o Controle de dispositivos .................................................................................................................... 139

Ativar e desativar o Controle de dispositivos .................................................................................................. 140

Sobre as regras de acesso de dispositivos e de barramento de conexão ........................................................ 141

Sobre os dispositivos confiáveis .................................................................................................................... 141

Decisões padrão de acesso a dispositivos ..................................................................................................... 141

Editar uma regra de acesso de dispositivos.................................................................................................... 143

Editar uma regra de acesso de barramento de conexão ................................................................................. 144

Ações com dispositivos confiáveis ................................................................................................................. 144

Adicionar um dispositivo à lista de dispositivos confiáveis ......................................................................... 144

Editar as configurações de usuários de um dispositivo confiável ............................................................... 145

Remover um dispositivo da lista de dispositivos confiáveis ........................................................................ 146

Editar os modelos de mensagens do Controle de dispositivos ........................................................................ 146

Obter acesso a um dispositivo bloqueado ...................................................................................................... 147

Criar o código de acesso do dispositivo ......................................................................................................... 148

PROTEÇÃO DA WEB......................................................................................................................................... 150

Sobre a Proteção da Web.............................................................................................................................. 150

Ativar e desativar a Proteção da Web ............................................................................................................ 151

Sobre as regras de acesso de recurso da Web .............................................................................................. 152

Ações com regras de acesso de recurso da Web ........................................................................................... 152

Adicionar e editar a regra de acesso de recurso da Web ........................................................................... 153

Atribuir prioridades às regras de acesso de recurso da Web ..................................................................... 155

Testar as regras de acesso de recurso da Web ........................................................................................ 155

Ativar e desativar a regra de acesso de recurso da Web ........................................................................... 156

Exportar e importar a lista de endereços de recurso da Web .......................................................................... 156

Editar máscaras de endereços de recurso da Web. ........................................................................................ 158

Editar modelos de mensagens de Proteção da Web ....................................................................................... 160

ATUALIZAR BANCOS DE DADOS E MÓDULOS DO SOFTWARE APLICATIVO ................................................ 161

Sobre as atualizações do banco de dados e do módulo do aplicativo .............................................................. 161

Sobre as fontes de atualização ...................................................................................................................... 162

Configurar atualização ................................................................................................................................... 162

Adicionar uma fonte de atualização .......................................................................................................... 163

Selecionar a região do servidor de atualização ......................................................................................... 164

Configurar atualizações de uma pasta compartilhada ................................................................................ 165

Page 7

S U M Á R I O

7

Selecionar o modo de execução da tarefa de atualização ......................................................................... 166

Executar a tarefa de atualização usando os direitos de uma conta de usuário diferente ............................. 167

Início e interrupção de tarefa de atualização .................................................................................................. 167

Reverter a última atualização......................................................................................................................... 168

Configurar o servidor proxy ............................................................................................................................ 168

Ativar e desativar a verificação de arquivos em Quarentena após atualização................................................. 169

VERIFICAÇÃO DO COMPUTADOR ................................................................................................................... 170

Sobre as tarefas de verificação ...................................................................................................................... 170

Iniciar ou interromper uma tarefa de verificação ............................................................................................. 171

Definir as configurações da tarefa de verificação ............................................................................................ 171

Alterar o nível de segurança de arquivos .................................................................................................. 173

Alterar a ação a executar em arquivos infectados ..................................................................................... 174

Editar o escopo da verificação .................................................................................................................. 174

Otimizar a verificação do arquivo .............................................................................................................. 176

Verificar arquivos compostos .................................................................................................................... 176

Selecionar o método de verificação .......................................................................................................... 177

Usar tecnologias de verificação ................................................................................................................ 178

Selecionar o modo de execução da tarefa de verificação .......................................................................... 178

Iniciar uma tarefa de verificação com uma conta de um usuário diferente .................................................. 179

Verificar unidades removíveis quando conectadas ao computador ............................................................ 179

Administrar arquivos não processados ........................................................................................................... 180

Sobre os arquivos não processados ......................................................................................................... 180

Gerenciar a lista de arquivos não processados ......................................................................................... 181

VERIFICAÇÃO DE VULNERABILIDADES .......................................................................................................... 184

Sobre o Monitoramento de vulnerabilidades ................................................................................................... 184

Ativar e desativar o Monitoramento de vulnerabilidades.................................................................................. 184

Visualizar as informações sobre as vulnerabilidades de aplicativos em execução ........................................... 186

Sobre a tarefa de verificação de vulnerabilidades ........................................................................................... 186

Iniciar ou interromper a tarefa de verificação de vulnerabilidades .................................................................... 186

Criar o escopo da verificação de vulnerabilidades .......................................................................................... 187

Selecionar o modo de execução da tarefa de Verificação de vulnerabilidades ................................................. 188

Configurar o início da tarefa de Verificação de vulnerabilidades com uma conta de usuário diferente .............. 189

Administrar as vulnerabilidades detectadas .................................................................................................... 189

Sobre as vulnerabilidades ........................................................................................................................ 189

Gerenciar a lista de vulnerabilidades ........................................................................................................ 190

GERENCIAR RELATÓRIOS ............................................................................................................................... 195

Generalidades do gerenciamento de relatórios ............................................................................................... 195

Definir as configurações de relatório .............................................................................................................. 196

Configurar o período máximo de armazenamento de relatórios ................................................................. 197

Configurar o tamanho máximo do arquivo de relatório ............................................................................... 197

Gerar relatórios ............................................................................................................................................. 197

Exibir informações sobre eventos nos relatórios em uma seção separada....................................................... 198

Salvar um relatório em arquivo ...................................................................................................................... 198

Excluir informações dos relatórios.................................................................................................................. 200

SERVIÇO DE NOTIFICAÇÕES........................................................................................................................... 201

Sobre as notificações do Kaspersky Endpoint Security ................................................................................... 201

Configurar o serviço de notificações............................................................................................................... 201

Page 8

M A N U A L D O AD M I N I S T R A D O R

8

Definir as configurações do log de eventos ............................................................................................... 202

Configurar a transmissão de notificações exibidas na tela e por e-mail ...................................................... 202

Exibir o log de eventos do Microsoft Windows ................................................................................................ 203

GERENCIAR QUARENTENA E BACKUP ........................................................................................................... 204

Sobre Quarentena e Backup.......................................................................................................................... 204

Definir as configurações de Quarentena e Backup ......................................................................................... 205

Configurar o período máximo de armazenamento de arquivos na Quarentena e de cópias de arquivos no Backup.

............................................................................................................................................................... 205

Configurar a dimensão máxima de Quarentena e Backup ......................................................................... 206

Gerenciar Quarentena ................................................................................................................................... 206

Movendo um arquivo para a Quarentena .................................................................................................. 207

Executar uma tarefa de verificação personalizada para arquivos em quarentena ....................................... 208

Restaurar arquivos da Quarentena ........................................................................................................... 208

Excluir arquivos da Quarentena ................................................................................................................ 209

Enviar os arquivos provavelmente infectados à Kaspersky Lab para análise .............................................. 209

Gerenciar Backup ......................................................................................................................................... 210

Restaurar arquivos do Backup.................................................................................................................. 211

Excluir cópias de backup de arquivos do Backup ...................................................................................... 211

CONFIGURAÇÕES AVANÇADAS DO APLICATIVO ........................................................................................... 212

Zona confiável............................................................................................................................................... 212

Sobre a zona confiável ............................................................................................................................. 212

Configurar a zona confiável ...................................................................................................................... 214

Autodefesa do Kaspersky Endpoint Security .................................................................................................. 219

Sobre a Autodefesa do Kaspersky Endpoint Security ................................................................................ 219

Ativar ou desativar a Autodefesa .............................................................................................................. 220

Ativar ou desativar a Proteção contra o controle externo ........................................................................... 220

Suportar aplicativos de administração remota ........................................................................................... 220

Desempenho do Kaspersky Endpoint Security e compatibilidade com outros aplicativos ................................. 221

Sobre o Desempenho do Kaspersky Endpoint Security e a compatibilidade com outros aplicativos ............ 222

Selecionar tipos de ameaças detectáveis ................................................................................................. 223

Ativar ou desativar a Tecnologia de desinfecção avançada ....................................................................... 223

Ativando ou desativando o modo de economia de energia ........................................................................ 224

Ativar ou desativar a concessão de recursos a outros aplicativos .............................................................. 225

Proteção por senha ....................................................................................................................................... 225

Sobre a restrição de acesso ao Kaspersky Endpoint Security .................................................................... 225

Ativar e desativar a proteção por senha .................................................................................................... 226

Modificar a senha de acesso do Kaspersky Endpoint Security ................................................................... 227

ADMINISTRAÇÃO REMOTA NO KASPERSKY SECURITY CENTER ................................................................. 229

Gerenciar o Kaspersky Endpoint Security ...................................................................................................... 229

Iniciar e encerrar o Kaspersky Endpoint Security em um computador cliente ............................................. 229

Definir as configurações do Kaspersky Endpoint Security.......................................................................... 230

Gerenciar tarefas .......................................................................................................................................... 231

Sobre as tarefas do Kaspersky Endpoint Security ..................................................................................... 232

Criar uma tarefa local ............................................................................................................................... 232

Criar uma tarefa de grupo ........................................................................................................................ 233

Criar uma tarefa para um conjunto de computadores ................................................................................ 233

Iniciar, encerrar, suspender e continuar uma tarefa ................................................................................... 234

Editar as configurações da tarefa ............................................................................................................. 235

Page 9

S U M Á R I O

9

Gerenciamento de políticas ........................................................................................................................... 237

Sobre as políticas .................................................................................................................................... 237

Criar uma política ..................................................................................................................................... 238

Editar as configurações da política ........................................................................................................... 238

Exibir as solicitações do usuário no armazenamento de eventos do Kaspersky Security Center ...................... 239

PARTICIPAR NO KASPERSKY SECURITY NETWORK ..................................................................................... 240

Sobre a participação no Kaspersky Security Network ..................................................................................... 240

Ativar e desativar o Kaspersky Security Network ............................................................................................ 241

Verificar a conexão com o Kaspersky Security Network .................................................................................. 241

ENTRAR EM CONTATO COM O SUPORTE TÉCNICO ...................................................................................... 243

Como obter suporte técnico ........................................................................................................................... 243

Reunindo informações para o Suporte Técnico .............................................................................................. 243

Criar um arquivo de rastreamento ............................................................................................................ 244

Enviar arquivos de dados ao servidor de Suporte Técnico......................................................................... 244

Salvar arquivos de dados no disco rígido .................................................................................................. 245

Suporte técnico por telefone .......................................................................................................................... 245

Como obter suporte usando o Gabinete Pessoal ............................................................................................ 246

GLOSSÁRIO ...................................................................................................................................................... 248

KASPERSKY LAB ZAO ...................................................................................................................................... 252

INFORMAÇÕES SOBRE CÓDIGO DE TERCEIROS........................................................................................... 253

USO DA MARCA ................................................................................................................................................ 254

ÍNDICE............................................................................................................................................................... 255

Page 10

10

SOBRE ESTE MANUAL

NESTA SEÇÃO:

Neste Manual ........................................................................................................................................................... 10

Convenções da documentação ................................................................................................................................. 11

Este documento é o Manual do Administrador do Kaspersky Endpoint Security 8 para Windows (de agora em diante

denominado Kaspersky Endpoint Security).

Este Manual foi concebido para administradores de redes corporativas locais e para especialistas encarregados de

executar a proteção antivírus em computadores corporativos. Aos usuários comuns, que tenham o Kaspersky Endpoint

Security instalado no computador, este Manual pode auxiliar na execução de algumas tarefas.

Este Manual tem o seguinte objetivo:

Auxiliar na instalação do aplicativo no computador, como também na ativação e configuração deste, de acordo

com as tarefas requeridas pelo usuário.

Ser uma fonte de busca de informações para encontrar de forma rápida respostas a dúvidas relativas ao

funcionamento do aplicativo.

Descrever as fontes de informação adicionais sobre o aplicativo e as formas de receber suporte técnico.

NESTE MANUAL

Este Manual contém as seguintes seções.

Fontes de informação sobre o aplicativo (consulte a página 13)

Esta seção descreve as fontes de informação sobre o aplicativo e lista os sites de discussão de assuntos relativos à

operação do aplicativo.

Kaspersky Endpoint Security 8 para Windows (consulte a página 15)

Esta seção descreve os recursos do aplicativo e oferece informações resumidas sobre as funções e os componentes do

aplicativo. Você ficará sabendo que itens estão incluídos no kit de distribuição do aplicativo e que serviços estão

disponíveis aos usuários cadastrados. Esta seção traz informações sobre os requisitos de software e hardware do

computador que devem ser satisfeitos para fins de instalação do aplicativo.

Instalar e remover o aplicativo (consulte a página 21)

Esta seção guia você durante a instalação do Kaspersky Endpoint Security em seu computador, a conclusão da

configuração inicial, a atualização a partir de uma versão anterior do aplicativo e a desinstalação do aplicativo do

computador.

Licença do aplicativo (consulte a página 39)

Esta seção contém informações sobre os conceitos básicos de ativação do aplicativo. Esta seção descreve a finalidade

do Contrato de Licença do Usuário Final, os tipos de licenças e as formas de ativação e renovação da licença.

Page 11

S O B R E E S T E M A N U A L

11

Interface do aplicativo (consulte a página 46)

Esta seção descreve os elementos básicos da interface gráfica do aplicativo: o ícone e o menu de contexto do

aplicativo, a janela principal e a janela de configuração do aplicativo.

Iniciar e interromper o aplicativo (consulte a página 51)

Esta seção descreve como configurar a inicialização automática do aplicativo, iniciar ou encerrar o aplicativo

manualmente e pausar ou continuar a proteção e controle de componentes.

Tarefas típicas (consulte a seção "Proteger o sistema de arquivos do computador. Antivírus de

arquivos" na página 53)

Grupo de seções que descreve as tarefas e os componentes típicos do aplicativo. Estas seções oferecem informações

detalhadas sobre como configurar as tarefas e os componentes do aplicativo.

Administração remota no Kaspersky Security Center (consulte a página 229)

Esta seção descreve a administração do Kaspersky Endpoint Security no Kaspersky Security Center.

Participar do Kaspersky Security Network (consulte a página 240)

Esta seção contém informações sobre a participação no Kaspersky Security Network e as instruções para ativar e

desativar o Kaspersky Security Network.

Entrar em contato com o Suporte Técnico (consulte a página 243)

Esta seção traz informações sobre como obter suporte técnico e os requisitos necessários para receber ajuda do

Suporte Técnico.

Glossário (consulte a página 248)

Esta seção contém uma lista de termos que são encontrados no documento e sua definição.

Kaspersky Lab ZAO (consulte a página 252)

Esta seção oferece informações sobre a Kaspersky Lab ZAO.

Índice

Esta seção permite encontrar as informações que deseja de forma rápida no documento.

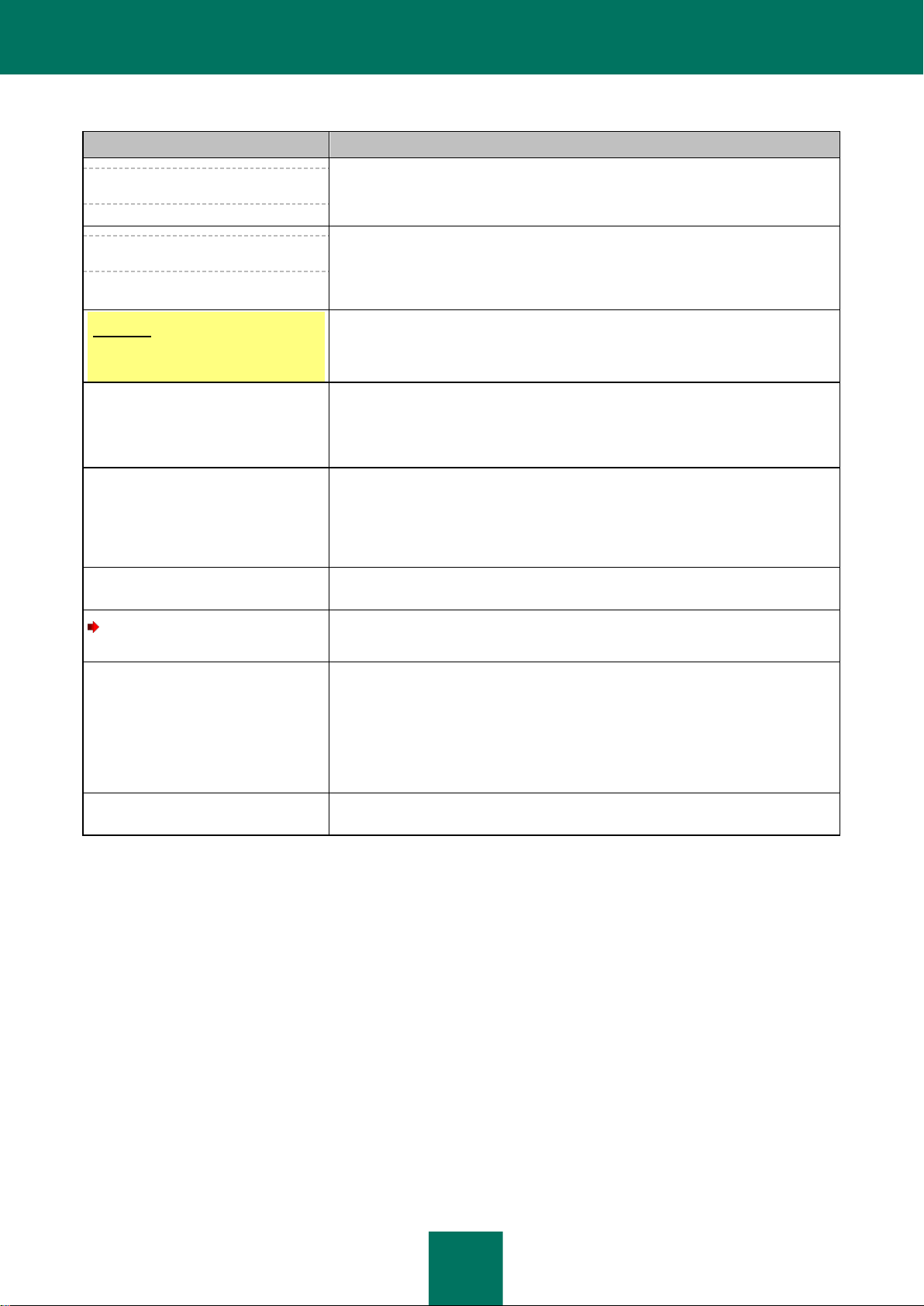

CONVENÇÕES DA DOCUMENTAÇÃO

O texto contido neste documento contém elementos semânticos (avisos, dicas e exemplos) e é recomendável que estes

recebam a devida atenção.

São usadas convenções no documento para destacar os elementos semânticos. As convenções no documento e

exemplos de sua utilização são exibidas na tabela a seguir.

Page 12

M A N U A L D O AD M I N I S T R A D O R

12

Texto de exemplo

Descrição da convenção da documentação

Observe que...

Os avisos são destacados com a cor vermelha e mostrados em caixas.

Os avisos fornecem informações sobre ações provavelmente indesejadas que

podem acarretar a perda de dados ou falhas na funcionamento do computador.

É recomendável usar...

As observações são mostradas em caixas.

As observações fornecem informações adicionais e de referência. As

observações contêm dicas, recomendações, valores específicos ou exemplos

de casos importantes que talvez sejam úteis na execução do aplicativo.

Exemplo:

...

Exemplos são apresentados nas respectivas seções sob o título "Exemplo".

Atualização significa...

Ocorreu o evento Bancos de dados

desatualizados.

Os seguintes elementos semânticos são exibidos no texto em itálico:

Termos novos

Nomes de status e eventos do aplicativo

Pressione ENTER.

Pressionar Opção+N.

Os nomes de teclas do teclado são exibidos em uma fonte em negrito e em

letras maiúsculas.

Os nomes das teclas seguidos de um sinal de + (adição) indicam o uso de uma

combinação de teclas. Essas teclas precisam ser pressionadas

simultaneamente.

Clique no botão Ativar.

Nomes dos elementos de interface do aplicativo, como campos de entrada, itens

do menu e botões, são exibidos em negrito.

Para criar o arquivo de

rastreamento:

As frases introdutórias de instruções são exibidas em itálico e são seguidas por

um sinal de seta.

Na linha de comando, insira o

seguinte: kav update

Em seguida, a seguinte mensagem

será exibida:

Especifique a data no

formato dd:mm:aa.

Os seguintes tipos de conteúdo de texto são exibidos com uma fonte

especial(Courier:

Texto da linha de comando

Texto das mensagens exibidas pelo aplicativo na tela

Dados que o usuário deve inserir.

<Endereço IP do computador>

As variáveis são colocadas entre colchetes angulares. Cada variável precisa ser

substituída pelo valor correspondente, omitindo os colchetes angulares.

Tabela 1. Convenções da documentação

Page 13

13

FONTES DE INFORMAÇÃO SOBRE O

NESTA SEÇÃO:

Fontes de informações para pesquisas independentes .............................................................................................. 13

Discutir os aplicativos da Kaspersky Lab no Fórum.................................................................................................... 14

Entrar em contato por e-mail com a Equipe de Desenvolvimento da Documentação ................................................... 14

APLICATIVO

Esta seção descreve as fontes de informação sobre o aplicativo e lista os sites de discussão de assuntos relativos à

operação do aplicativo.

Você pode escolher a fonte de informações mais adequada de acordo com a importância e a urgência de sua dúvida.

FONTES DE INFORMAÇÕES PARA PESQUISAS

INDEPENDENTES

Você pode consultar as seguintes fontes para encontrar informações sobre o aplicativo sem necessidade de assistência:

Página do aplicativo no site da Kaspersky Lab

Página no site (Base de Dados de Conhecimento) do Suporte Técnico da Kaspersky Lab (de agora em diante

também denominado "Suporte Técnico")

Ajuda on-line

Documentação

Se não conseguir encontrar um solução para o problema, é recomendável entrar em contato com o Suporte Técnico da

Kaspersky Lab (consulte a seção de "Atendimento de Suporte Técnico por telefone" na página 245).

É necessário ter uma conexão com a Internet para consultar as fontes de informação do site da Kaspersky Lab.

Página do aplicativo no site da Kaspersky Lab

O site da Kaspersky Lab exibe uma página individual para cada aplicativo.

Na página сюда http://brazil.kaspersky.com/comprar/kaspersky-produtos-para-empresas, você pode ver as informações

gerais sobre o aplicativo, suas funções e recursos.

A página http://brazil.kaspersky.com contém um link para a Loja Virtual. Lá você poderá comprar ou renovar a licença do

aplicativo.

Page 14

M A N U A L D O AD M I N I S T R A D O R

14

Página do aplicativo no site de Suporte Técnico (Base de Dados de Conhecimento)

A Base de Dados de Conhecimento é uma seção do site de Suporte Técnico que disponibiliza orientações de como usar

os aplicativos da Kaspersky Lab. A Base de Dados de Conhecimento é composta de artigos de referência que estão

organizados por tópicos.

Na página do aplicativo, na Base de Dados de Conhecimento, você pode ler artigos que contêm informações úteis,

recomendações e respostas a dúvidas frequentes sobre como comprar, instalar e usar o Kaspersky Endpoint Security

para workstations http://support.kaspersky.com/kes8wks e para file servers http://support.kaspersky.com/kes8fs.

Nos artigos talvez você encontre as respostas para as suas dúvidas, relacionadas não somente com o Kaspersky

Endpoint Security, mas também com os outros aplicativos da Kaspersky Lab. Eles talvez contenham também as

novidades do Suporte Técnico.

Ajuda on-line

A Ajuda on-line do aplicativo é composta de arquivos de ajuda.

A Ajuda de contexto disponibiliza informações sobre cada janela do aplicativo, listando e descrevendo as configurações

correspondentes e uma lista de tarefas.

A Ajuda completa disponibiliza informações detalhadas sobre gerenciar a proteção do computador ao usar o aplicativo.

Manual do Administrador

Você pode baixar o Manual do Administrador em formato PDF na seção de Download no site da Kaspersky Lab.

Consulte este documento para obter ajuda para instalar e ativar o aplicativo nos computadores da rede local e para

definir as configurações do aplicativo. O documento disponibiliza informações detalhadas sobre como gerenciar a

proteção do computador ao usar o aplicativo.

DISCUTIR OS APLICATIVOS DA KASPERSKY LAB NO

FÓRUM

Se a sua pergunta não precisar de uma resposta urgente, você poderá discuti-la com os especialistas da Kaspersky Lab

e com outros usuários no nosso Fórum http://forum.kaspersky.com/index.php?showforum=88.

Neste fórum, você pode visualizar os tópicos existentes, deixar seus comentários e criar tópicos de discussão novos.

ENTRAR EM CONTATO POR E-MAIL COM A EQUIPE DE

DESENVOLVIMENTO DA DOCUMENTAÇÃO

Para entrar em contato com a Equipe de Desenvolvimento da Documentação, envie um e-mail. Na linha de assunto do

e-mail, digite "Feedback sobre a Ajuda da Kaspersky: Kaspersky Endpoint Security 8 para Windows".

Page 15

15

KASPERSKY ENDPOINT SECURITY 8 PARA

NESTA SEÇÃO:

Novidades ................................................................................................................................................................ 15

Kit de distribuição ..................................................................................................................................................... 16

Organizar a proteção do computador ........................................................................................................................ 17

Serviços para usuários registrados ............................................................................................................................ 19

Requisitos de hardware e software ............................................................................................................................ 19

WINDOWS

Esta seção descreve os recursos do aplicativo e oferece informações resumidas sobre as funções e os componentes do

aplicativo. Você ficará sabendo que itens estão incluídos no kit de distribuição do aplicativo e que serviços estão

disponíveis aos usuários cadastrados. Esta seção traz informações sobre os requisitos de software e hardware do

computador que devem ser satisfeitos para fins de instalação do aplicativo.

NOVIDADES

O Kaspersky Endpoint Security 8 para Windows oferece os seguintes recursos novos:

A funcionalidade Controle de aplicativos foi adicionada para permitir ou bloquear a inicialização de aplicativos

individuais, de acordo com a política do departamento de IT da sua empresa. O Controle de aplicativos é

constituído dos seguintes componentes:

Controle de inicialização do aplicativo, que funciona com base na permissão ou bloqueio de regras que

são especificadas pelo administrador da rede local. É possível criar regras com base nas categorias do

programa que são fornecidas pela Kaspersky Lab ou nas condições que são especificadas pelo

administrador da rede local. Graças à integração com o Active Directory®, as regras que permitem ou

bloqueiam a inicialização de aplicativos são especificadas para usuários e grupos de usuários do Active

Directory.

Controle de privilégios do aplicativo, que bloqueia a atividade do aplicativo de acordo com o nível de

risco para o aplicativo e as informações sobre reputação. As informações sobre a reputação de aplicativos

são fornecidas pela Kaspersky Lab.

Monitoramento de vulnerabilidades, que detecta vulnerabilidades em aplicativos que são iniciados os

computador e em todos os aplicativos que estão instalados no computador.

O componente Proteção da Web foi adicionado para restringir ou bloquear o acesso do usuário a recursos da

Web de acordo com as regras. Categorias de conteúdo da Web, tipos de dados e endereços da Web

individuais ou seus grupos podem ser especificados como parâmetros da regra. Graças à integração com o

Active Directory, as regras de acesso da Web são definidas para usuários e grupos de usuários do Active

Directory.

Nova interface janela principal do aplicativo: a janela principal mostra informações estatísticas sobre

funcionamento de componentes de controle e proteção e desempenho da atualização e das tarefas de

verificação.

Page 16

M A N U A L D O AD M I N I S T R A D O R

16

Melhoramentos:

Proteção antivírus aprimorada, inclusive na integração com o Kaspersky Security Network. A integração com o

Kaspersky Security Network disponibiliza informações sobre reputações de arquivo e de endereço da Web.

Tecnologia de desinfecção avançada melhorada.

Tecnologia de Autodefesa aperfeiçoada que impede as alterações em arquivos do aplicativo, processos na

memória e entradas no registro do sistema.

Tecnologia de Defesa proativa refinada:

O Inspetor do Sistema registra a atividade de aplicativos.

A tecnologia de defesa proativa BSS (padrões de atividades perigosas) detecta comportamentos

suspeitos, com base em assinaturas que são regularmente atualizadas.

Agora é possível reverter as ações maliciosas de aplicativos durante a desinfecção.

O componente Firewall foi refinado, permitindo a você monitorar o tráfego de entrada e de saída por portas,

Endereços IP e aplicativo que geram tráfego.

A tecnologia Sistema de detecção de Intrusos (IDS) foi melhorada, tendo sido adicionado o suporte para

exclusões que são especificadas usando Endereços IP.

O componente Controle de dispositivos foi aperfeiçoado:

Os conjuntos de barramentos suportados e tipos de dispositivos foram expandidos.

Os números de série de dispositivos agora podem ser usados como critério.

Agora é possível restringir o acesso para dispositivos com sistema de arquivos em nível de

leitura/gravação.

Agora é possível definir uma programação para o acesso do usuário a dispositivos.

Foi adicionada a integração com o Active Directory.

Foi adicionada a verificação do tráfego pelos protocolos IRC, Mail.ru e AIM®.

KIT DE DISTRIBUIÇÃO

O Kaspersky Endpoint Security é distribuído às lojas on-line da Kaspersky Lab (por exemplo,

http://brazil.kaspersky.com, na seção Loja Virtual) ou aos parceiros.

O Kit de distribuição contém os itens seguintes:

Arquivos que são necessários para a instalação do aplicativo por meio de qualquer um dos métodos

disponíveis (consulte a seção "Sobre as formas de instalação do aplicativo" na página 21).

O arquivo ksn.txt, no qual você pode ler os termos de participação no Kaspersky Security Network (consulte a

seção "Participar do Kaspersky Security Network" na página 240).

O arquivo license.txt, que você pode consultar para examinar o Contrato de Licença. O Contrato de Licença

especifica os termos de use do aplicativo.

As informações que são necessárias para a ativação do aplicativo são enviadas para você por e-mail após a

confirmação do pagamento.

Page 17

K A S P E R S K Y EN D P O I N T S E C U R I T Y 8 P A R A W I N D OW S

17

Para obter mais informações sobre os métodos de compra e o Kit de distribuição, entre em contato com o Departamento

de Vendas.

ORGANIZAR A PROTEÇÃO DO COMPUTADOR

O Kaspersky Endpoint Security oferece proteção abrangente do computador contra ameaças, ataques de rede e de

phishing e demais conteúdos indesejados, sejam estes conhecidos ou novos.

Cada tipo de ameaça é processada por um componente exclusivo. É possível ativar e desativar os componentes, como

também configurá-los, sem que haja dependência entre eles.

Embora os componentes do aplicativo ofereçam proteção em tempo real, é recomendável verificar o computador

regularmente para detectar vírus e outras ameaças. Esta ação é necessária para eliminar a possibilidade de

contaminação por malware que não é detectado pelos componentes de proteção devido à existência de um nível de

segurança baixo ou por outros motivos.

Para manter o Kaspersky Endpoint Security atualizado, é necessário atualizar os bancos de dados e módulos do

aplicativo. O aplicativo é atualizado automaticamente por padrão, mas também é possível atualizar os bancos de dados

e módulos do aplicativo manualmente se preferir.

Os seguintes componentes do aplicativo são componentes de controle:

Controle de inicialização do aplicativo. Este componente monitora as tentativas do usuário de iniciar

aplicativos e controla a inicialização de aplicativos.

Controle de privilégios do aplicativo. Este componente faz o registro das ações dos aplicativos no sistema e

controla a atividade do aplicativo de acordo com o grupo confiável de um aplicativo específico. É definido um

conjunto de regras para cada grupo de aplicativos. Estas regras controlam o acesso de aplicativos aos dados

do usuário e aos recursos do sistema. Estes dados incluem os arquivos do usuário (pasta Meus Documentos,

cookies, informações sobre as ações do usuário) e arquivos, pastas e chaves de registro que contêm

configurações e informações importantes dos aplicativos utilizados com mais frequência.

Monitoramento de vulnerabilidades. O componente Monitoramento de vulnerabilidades executa a verificação

de vulnerabilidades, em tempo real, de aplicativos que foram executados ou que estão em execução no

computador do usuário.

Controle de dispositivos. Este componente permite definir restrições adaptáveis de acesso a dispositivos de

armazenamento de dados (como discos rígidos, mídia removível, unidades de fita e CDs e DVDs),

equipamento de transmissão de dados (como modens), equipamentos de leitura direta (como impressoras) ou

interfaces de conexão de dispositivos a computadores (como USB, Bluetooth e Infravermelho).

Proteção da Web. Este componente permite a definição de restrições adaptáveis de acesso a recursos da

Web para grupos de usuários diversos.

O processamento dos componentes de controle baseia-se nas seguintes regras:

O Controle de Inicialização do Aplicativo usa as regras de Controle de inicialização do aplicativo (consulte a

seção "Sobre as Regras de Controle de inicialização do aplicativo" na página 114).

O Controle de privilégios do aplicativo usa as Regras de controle de aplicativos (consulte a seção Sobre o

Controle de privilégios do aplicativona página 126).

O Controle de dispositivos usa as regras de acesso de dispositivos e as regras de acesso de barramento de

conexão (consulte a seção "Sobre as regras de acesso de dispositivos e de barramento de conexão " na

página 141).

A Proteção da Web usa as regras de acesso de recurso da Web (consulte a seção "Sobre as regras de acesso

de recurso da Web" na página 152).

Page 18

M A N U A L D O AD M I N I S T R A D O R

18

A seguir estão os componentes do aplicativo de proteção:

Antivírus de arquivos. Este componente protege o sistema de arquivos do computador de infecções. O

Antivírus de arquivos inicia juntamente com o Kaspersky Endpoint Security, permanece ativo na memória do

computador e verifica todos os arquivos que são abertos, salvos ou executados no computador, em todas as

unidades ativas. O Antivírus de arquivos intercepta todas as tentativas de acesso a arquivos e verifica o arquivo

para detectar vírus e outras ameaças.

Inspetor do Sistema. Este componente registra a atividade de aplicativos no computador e fornece esta

informação a outros componentes, garantindo, assim, a proteção ideal.

Antivírus de e-mail. Este componente verifica as mensagens de e-mail recebidas e enviadas para detectar

vírus e outras ameaças.

Antivírus da Web. Este componente verifica o tráfego que chega ao computador do usuário através dos

protocolos HTTP e FTP, e verifica se os URLs estão listados como endereços da Web suspeitos ou de

phishing.

Antivírus de IM. Este componente verifica as informações que chegam ao computador através dos protocolos

de mensagens instantâneas. Isto garante a execução segura de diversos aplicativos de mensagens

instantâneas.

Firewall. Este componente protege os dados pessoais que estão armazenados no computador do usuário e

bloqueia todos os tipos de ameaças ao sistema enquanto o computador está conectado à Internet ou a uma

rede local. O componente filtra todas as atividades de rede segundo dois tipos de regras: Regras de rede para

aplicativos e Regras de pacote de rede (consulte a seção "Sobre as regras de rede" na página 86).

Monitoramento de Rede. Este componente permite exibir a atividade de rede do computador em tempo real.

Bloqueio de ataque de rede. Este componente examina o tráfego de rede de entrada para detectar atividades

típicas de ataques de rede. Ao detectar uma tentativa de ataque ao computador, o Kaspersky Endpoint Security

bloqueia a atividade de rede do computador de ataque.

O Kaspersky Endpoint Security disponibiliza as seguintes tarefas:

Verificação Completa. O Kaspersky Endpoint Security verifica todo o sistema, inclusive memória RAM,

objetos carregados na inicialização, armazenamento de backup do sistema e todos os discos rígidos e

unidades removíveis.

Verificação Personalizada. O Kaspersky Endpoint Security verifica os objetos que foram selecionados pelo

usuário.

Verificação de Áreas Críticas. O Kaspersky Endpoint Security verifica os objetos carregados na inicialização

do sistema, RAM, e objetos que são alvos de rootkits.

Atualização. O Kaspersky Endpoint Security baixa bancos de dados e módulos do aplicativo atualizados. As

atualizações mantém o computado protegido contra vírus e outras ameaças novos.

Verificação de vulnerabilidades. O Kaspersky Endpoint Security verifica o sistema e os softwares instalados

para detectar vulnerabilidades. A verificação garante a detecção e eliminação de possíveis problemas, que

invasores podem usar em seu benefício, em tempo hábil.

Administração remota no Kaspersky Security Center

Com o Kaspersky Security Center é possível iniciar e encerrar o Kaspersky Endpoint Security de forma remota no

computador cliente, e gerenciar e definir, remotamente as configurações do aplicativo.

Page 19

K A S P E R S K Y EN D P O I N T S E C U R I T Y 8 P A R A W I N D OW S

19

Funções e uso dos serviços

O Kaspersky Endpoint Security vem com uma série de funções em seus serviços. As funções do serviço destinam-se a

manter o aplicativo atualizado, aumentar sua funcionalidade e ajudar o usuário a operá-lo.

Relatórios. Durante sua execução, o aplicativo apresenta um relatório de todos seus componentes e tarefas. O

relatório contém uma lista de eventos do Kaspersky Endpoint Security e de todas as operações do aplicativo. É

possível enviar os relatórios à Kaspersky Lab se houver algum evento, para que os especialistas do Suporte

Técnico possam analisar o evento de forma aprofundada.

Armazenamento de dados. Se o aplicativo detectar arquivos infectados ou provavelmente infectados durante

a verificação do computador para detectar vírus e outras ameaças, ele bloqueará estes arquivos. O Kaspersky

Endpoint Security coloca os arquivos provavelmente infectados em um local de armazenamento especial, a

Quarentena. O Kaspersky Endpoint Security armazena as cópias de arquivos desinfetados e excluídos no

Backup. O Kaspersky Endpoint Security move os arquivos que não foram processados por qualquer motivo

para a lista de arquivos não processados. Você pode verificar arquivos, restaurá-los para a pasta de

origem, mover arquivos para a Quarentena manualmente e esvaziar o armazenamento de dados.

Serviço de notificações. O serviço de notificações mantém o usuário informado sobre o estado atual da

proteção do computador e o funcionamento do Kaspersky Endpoint Security. As notificações podem ser

exibidas na tela ou enviadas por e-mail.

Kaspersky Security Network. A participação dos usuários no Kaspersky Security Network oferece maior

proteção ao computador mediante a coleta de informações, em tempo real, sobre a reputação de arquivos, os

recursos da Web e os programas de computador de usuários no mundo todo.

Licença. O uso da licença permite funcionamento do aplicativo no modo de funcionalidade completa, oferece

acesso às atualizações do banco de dados e módulo do aplicativo, informações detalhadas sobre o aplicativo e

ajuda do Suporte Técnico da Kaspersky Lab.

Suporte. Todos os usuários do Kaspersky Endpoint Security podem entrar em contato com os especialistas do

Suporte Técnico para obter ajuda. Você pode enviar a solicitação no site do Suporte Técnico, no Gabinete

Pessoal, ou receber ajuda da equipe do suporte por meio do telefone.

SERVIÇOS PARA USUÁRIOS REGISTRADOS

Ao comprar uma licença de usuário do aplicativo, você se torna usuário registrado dos aplicativos da Kaspersky Lab e

usufrui dos seguintes serviços durante todo o período de validade da licença:

Atualização dos bancos de dados e acesso às novas versões do aplicativo

Assistência por telefone e por e-mail para resolver questões relacionadas à instalação, à configuração e ao uso

do aplicativo

Receber notificações sobre o lançamento de novos aplicativos da Kaspersky Lab e sobre novos vírus. Para

usar este serviço, inscreva-se para acessar as novidades da Kaspersky Lab no site de Suporte Técnico.

Não há assistência para questões envolvendo funcionamento de sistemas operacionais, ou software e

tecnologia de terceiros.

REQUISITOS DE HARDWARE E SOFTWARE

Para garantir o pleno funcionamento do Kaspersky Endpoint Security, o seu computador deve satisfazer os seguintes

requisitos mínimos.

Page 20

M A N U A L D O AD M I N I S T R A D O R

20

Requisitos gerais:

1 GB de espaço livre no disco rígido

CD/DVD-ROM (para instalação do aplicativo usando um CD de distribuição)

Microsoft® Internet Explorer® 7.0 ou mais recente

Microsoft Windows Installer 3.0 ou mais recente

Conexão com a Internet para ativar o aplicativo e atualizar os bancos de dados e módulos do aplicativo

Requisitos de software e hardware para computadores com sistemas operacionais para workstation instalados:

Microsoft Windows XP Professional SP3, Microsoft Windows XP Professional x64 Edição SP2:

Processador Intel Pentium® de 1 GHz ou superior (ou equivalente compatível)

256 MB de RAM livre

Microsoft Windows 7 Professional / Enterprise / Ultimate (SP0 ou mais recente), Microsoft Windows 7

Professional / Enterprise / Ultimate (x64 Edição SP0 ou mais recente), Microsoft Windows Vista® SP2,

Microsoft Windows Vista x64 Edição SP2:

Processador Intel Pentium 2 GHz ou superior (ou equivalente compatível)

512 MB de RAM livre

Microsoft Windows Embedded Standard 7 SP1, Microsoft Windows Embedded Standard 7 x64 Edição SP1,

Microsoft Windows Embedded POSReady 2009, SP mais recente:

Processador Intel Pentium 800 GHz ou superior (ou equivalente compatível)

256 MB de RAM livre

Requisitos de software e hardware para computadores com sistema operacional para servidores de arquivos instalado:

Microsoft Windows Small Business Server 2008 Standard x64 Edition, Microsoft Windows Small Business Server

2011 Essentials / Standard (x64 Edition), Microsoft Windows Server® 2008 R2 Standard / Enterprise (x64 Edition

SP1), Microsoft Windows Server 2008 Standard / Enterprise SP2, Microsoft Windows Server 2008 Standard /

Enterprise SP2 (x64 Edition), Microsoft Windows Server 2003 R2 Standard / Enterprise SP2, Microsoft Windows

Server 2003 R2 Standard x64 Edition SP2, Microsoft Windows Server 2003 Standard SP2, Microsoft Windows

Server 2003 Standard x64 Edition SP2:

Processador Intel Pentium 2 GHz ou superior (ou equivalente que seja compatível)

512 MB de RAM livre

Page 21

21

INSTALAR E REMOVER O APLICATIVO

NESTA SEÇÃO:

Instalar o aplicativo ................................................................................................................................................... 21

Atualizar a partir de uma versão anterior do aplicativo ............................................................................................... 33

Remover o aplicativo ................................................................................................................................................ 35

NESTA SEÇÃO:

Sobre as formas de instalação do aplicativo .............................................................................................................. 21

Instalar o aplicativo usando o Assistente de Instalação .............................................................................................. 22

Instalar o aplicativo a partir da linha de comandos ..................................................................................................... 25

Instalar o aplicativo através do snap-in do Editor de Objetos de Política de Grupo ...................................................... 27