Page 1

Kaspersky Endpoint Security 8 for Smartphone

per Microsoft® Windows® Mobile

Guida dell'utente

VERSIONE DEL PROGRAMMA: 8.0

Page 2

2

Gentile Utente!

Grazie per aver scelto il nostro prodotto. Ci auguriamo che questa documentazione possa essere di grande utilità nel

lavoro e fornisca sempre risposte ad ogni domanda sul presente prodotto software.

Attenzione. Il presente documento è di proprietà di Kaspersky Lab ZAO (di seguito denominata Kaspersky Lab): tutti i

diritti relativi al documento sono riservati dalle leggi sui diritti d'autore e dalle disposizioni dei trattati internazionali. La

riproduzione e la distribuzione non autorizzate del presente documento, interamente o in parte, possono comportare

gravi responsabilità civili, amministrative e penali, in conformità alle leggi applicabili.

La riproduzione o distribuzione di qualunque materiale in qualunque formato, incluse le traduzioni, è consentita previo

consenso scritto di Kaspersky Lab.

Il presente documento e le immagini in esso contenute può essere utilizzato esclusivamente per scopi informativi non

commerciali e personali.

Kaspersky Lab si riserva il diritto di modificare il presente documento senza ulteriore preavviso. È possibile reperire la

versione più recente del presente documento sul sito Web di Kaspersky Lab all’indirizzo

http://www.kaspersky.com/it/docs.

Kaspersky Lab non potrà essere ritenuta responsabile per il contenuto, qualità, pertinenza o accuratezza di qualunque

materiale utilizzato nel presente documento i cui diritti sono di proprietà di terzi o per perdite potenzialo o effettive

associate all’uso di tali materiali.

Nel presente documento sono utilizzati marchi registrati e marchi di servizio di proprietà dei detentori.

Data di revisione: 10.20.2010

© 2004–2010 Kaspersky Lab ZAO. Tutti i diritti riservati.

http://www.kaspersky.it

http://www.kaspersky.com/it/service

Page 3

3

SOMMARIO

INFORMAZIONI SULLA GUIDA .................................................................................................................................... 6

ULTERIORI FONTI DI INFORMAZIONI ......................................................................................................................... 7

Fonti di informazione per ulteriori ricerche ................................................................................................................ 7

Forum Web di discussione sulle applicazioni Kaspersky Lab ................................................................................... 8

Come contattare il team di sviluppo della documentazione ...................................................................................... 8

KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE ..................................................................................... 9

Novità di Kaspersky Endpoint Security 8 for Smartphone ...................................................................................... 10

Requisiti hardware e software ................................................................................................................................ 10

INSTALLAZIONE DI KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE .................................................. 11

Installazione automatica dell'applicazione .............................................................................................................. 11

Informazioni sull'installazione dell'applicazione tramite il computer ........................................................................ 11

Installazione dell'applicazione tramite il computer .................................................................................................. 12

Informazioni sull'installazione dell'applicazione dopo la ricezione di un messaggio e-mail .................................... 14

Installazione dell'applicazione dopo la ricezione di un messaggio e-mail ............................................................... 14

DISINSTALLAZIONE DELL’APPLICAZIONE ............................................................................................................... 15

Eliminazione manuale dell'applicazione ................................................................................................................. 16

Eliminazione automatica dell'applicazione .............................................................................................................. 17

GESTIONE DELLE IMPOSTAZIONI DELL'APPLICAZIONE ....................................................................................... 17

GESTIONE DELLA LICENZA ...................................................................................................................................... 18

Informazioni sulle licenze per Kaspersky Endpoint Security 8 for Smartphone ...................................................... 18

Installazione di una licenza ..................................................................................................................................... 19

Visualizzazione delle informazioni sulla licenza ...................................................................................................... 19

SINCRONIZZAZIONE CON IL SISTEMA DI AMMINISTRAZIONE REMOTA ............................................................. 20

Avvio manuale della sincronizzazione .................................................................................................................... 20

Modifica delle impostazioni di sincronizzazione ...................................................................................................... 21

OPERAZIONI PRELIMINARI ....................................................................................................................................... 21

Avvio dell’applicazione ........................................................................................................................................... 21

Immissione della password segreta ........................................................................................................................ 22

Aggiornamento dei database dell’applicazione....................................................................................................... 23

Scansione anti-virus del dispositivo ........................................................................................................................ 23

Visualizzazione di informazioni sull’applicazione .................................................................................................... 24

INTERFACCIA DELL’APPLICAZIONE......................................................................................................................... 25

Finestra Stato della protezione ............................................................................................................................... 25

Menu dell’applicazione ........................................................................................................................................... 27

PROTEZIONE DEL FILE SYSTEM .............................................................................................................................. 28

Informazioni sul componente Protezione ................................................................................................................ 28

Abilitazione o disabilitazione della protezione......................................................................................................... 29

Selezione dell'azione da eseguire sugli oggetti dannosi ......................................................................................... 30

SCANSIONE DEL DISPOSITIVO ................................................................................................................................ 32

Informazioni sulle scansioni manuali ...................................................................................................................... 32

Avvio di una scansione manuale ............................................................................................................................ 33

Page 4

G U I D A D E L L ’UT E N T E

4

Avvio di una scansione pianificata .......................................................................................................................... 34

Selezione del tipo di oggetti da sottoporre a scansione .......................................................................................... 35

Configurazione della scansione degli archivi .......................................................................................................... 36

Selezione dell’azione da eseguire sugli oggetti rilevati ........................................................................................... 37

QUARANTENA DEGLI OGGETTI DANNOSI .............................................................................................................. 39

Informazioni sulla Quarantena ................................................................................................................................ 39

Visualizzazione di oggetti in quarantena ................................................................................................................ 39

Ripristino di oggetti dalla quarantena ..................................................................................................................... 40

Eliminazione di oggetti dalla quarantena ................................................................................................................ 40

FILTRO DELLE CHIAMATE E DEGLI SMS IN ENTRATA ........................................................................................... 42

Informazioni su Anti-Spam...................................................................................................................................... 42

Modalità di Anti-Spam ............................................................................................................................................ 43

Modifica della modalità di Anti-Spam ...................................................................................................................... 44

Creazione di una Lista bloccati ............................................................................................................................... 44

Aggiunta di voci alla Lista bloccati .................................................................................................................... 45

Modifica di voci nella Lista bloccati ................................................................................................................... 48

Eliminazione di voci dalla Lista bloccati ............................................................................................................ 48

Creazione di una Lista consentiti ............................................................................................................................ 49

Aggiunta di voci alla Lista consentiti ................................................................................................................. 49

Modifica di voci nella Lista consentiti ................................................................................................................ 51

Eliminazione di voci dalla Lista consentiti ......................................................................................................... 52

Risposta ai messaggi SMS e alle chiamate da numeri non inclusi nei contatti ....................................................... 52

Risposta ai messaggi SMS da mittenti non numerici .............................................................................................. 54

Selezione di una risposta agli SMS in entrata ........................................................................................................ 55

Selezione di una risposta alle chiamate in entrata .................................................................................................. 56

PROTEZIONE DEI DATI IN CASO DI SMARRIMENTO O FURTO DEL DISPOSITIVO ............................................. 57

Informazioni su Antifurto ......................................................................................................................................... 58

Blocco del dispositivo ............................................................................................................................................. 59

Eliminazione dei dati personali ............................................................................................................................... 61

Creazione di un elenco di cartelle da eliminare ...................................................................................................... 64

Monitoraggio della sostituzione di una scheda SIM sul dispositivo ......................................................................... 65

Determinazione delle coordinate geografiche del dispositivo ................................................................................. 66

Avvio remoto delle funzioni di Antifurto ................................................................................................................... 69

PROTEZIONE PRIVACY ............................................................................................................................................. 70

Protezione privacy .................................................................................................................................................. 70

Modalità di Protezione privacy ................................................................................................................................ 70

Abilitazione/disabilitazione di Protezione privacy .................................................................................................... 71

Abilitazione automatica di Protezione privacy ......................................................................................................... 72

Abilitazione remota di Protezione privacy ............................................................................................................... 73

Creazione di un elenco di numeri privati ................................................................................................................. 76

Aggiunta di un numero all’elenco dei numeri privati .......................................................................................... 77

Modifica di un numero nell’elenco dei numeri privati ......................................................................................... 78

Eliminazione di un numero dall’elenco dei numeri privati .................................................................................. 78

Selezione dei dati da nascondere: Protezione privacy ........................................................................................... 79

FILTRO DELL’ATTIVITÀ DI RETE. FIREWALL ........................................................................................................... 81

Informazioni sul Firewall ......................................................................................................................................... 81

Modalità Firewall ..................................................................................................................................................... 81

Page 5

S O M M A R I O

5

Selezione della modalità Firewall ........................................................................................................................... 82

Notifiche delle connessioni bloccate ....................................................................................................................... 83

CRIPTAGGIO DEI DATI PERSONALI ......................................................................................................................... 84

Informazioni sul componente Criptaggio ................................................................................................................ 84

Criptaggio dei dati ................................................................................................................................................... 84

Decriptaggio dei dati ............................................................................................................................................... 86

Blocco dell’accesso ai dati criptati .......................................................................................................................... 88

AGGIORNAMENTO DEI DATABASE DELL’APPLICAZIONE ..................................................................................... 89

Informazioni sull’aggiornamento dei database dell’applicazione ............................................................................ 90

Visualizzazione delle informazioni sul database ..................................................................................................... 91

Aggiornamento manuale......................................................................................................................................... 92

Avvio di aggiornamenti pianificati ........................................................................................................................... 92

Aggiornamento in roaming...................................................................................................................................... 93

REPORT DELL’APPLICAZIONE ................................................................................................................................. 94

Informazioni sui report ............................................................................................................................................ 94

Visualizzazione dei record del report ...................................................................................................................... 95

Eliminazione di record del report ............................................................................................................................ 96

CONFIGURAZIONE DI IMPOSTAZIONI AGGIUNTIVE............................................................................................... 97

Modifica della password segreta ............................................................................................................................ 97

Visualizzazione dei suggerimenti ............................................................................................................................ 97

Configurazione delle notifiche acustiche ................................................................................................................ 98

GLOSSARIO .............................................................................................................................................................. 100

KASPERSKY LAB ...................................................................................................................................................... 103

INFORMAZIONI SUL CODICE DI TERZE PARTI ..................................................................................................... 104

INDICE ....................................................................................................................................................................... 105

Page 6

6

INFORMAZIONI SULLA GUIDA

Il presente documento contiene informazioni sull'installazione, la configurazione e l'utilizzo di Endpoint Security 8 for

Smartphone. Il documento è destinato agli utenti generici.

Obiettivi del documento:

aiutare l'utente a installare autonomamente l'applicazione in un dispositivo mobile, attivarla e ottimizzarla in

base alle specifiche esigenze;

consentire di trovare rapidamente informazioni sui problemi correlati all'applicazione;

descrivere le fonti alternative di informazioni sull'applicazione e le opzioni per ottenere assistenza tecnica.

Page 7

7

ULTERIORI FONTI DI INFORMAZIONI

IN QUESTA SEZIONE

Fonti di informazione per ulteriori ricerche ........................................................................................................................ 7

Forum Web di discussione sulle applicazioni Kaspersky Lab ........................................................................................... 8

Come contattare il team di sviluppo della documentazione............................................................................................... 8

In caso di domande sull'installazione o sull'utilizzo di Kaspersky Endpoint Security 8 for Smartphone, è possibile

accedere a tutte le risposte tramite varie fonti di informazioni. È possibile scegliere quella più adatta in base

all'importanza e all'urgenza della domanda.

FONTI DI INFORMAZIONE PER ULTERIORI RICERCHE

Sono disponibili le seguenti fonti di informazione sull’applicazione:

sito Web dedicato all’applicazione Kaspersky Lab;

pagine di Knowledge Base dell’applicazione sul sito Web del Servizio di assistenza tecnica;

Guida in linea installata;

documentazione dell’applicazione installata.

Pagine dedicate all’applicazione sul sito Web di Kaspersky Lab

www.kaspersky.com/it/endpoint-security-smartphone

Consultare questa pagina per ottenere informazioni di carattere generale sulle funzioni e opzioni di Kaspersky

Endpoint Security 8 for Smartphone.

Pagine dedicate all’applicazione sul sito Web del Servizio di assistenza tecnica (Knowledge Base).

http://support.kaspersky.com/kes8m

Queste pagine contengono articoli scritti dagli esperti del Servizio di assistenza tecnica.

Questi articoli contengono informazioni utili, consigli e risposte alle domande frequenti relative all'acquisto,

l'installazione e l'utilizzo di Kaspersky Endpoint Security 8 for Smartphone. Gli articoli sono organizzati per

argomenti, ad esempio "Utilizzo dei file chiave", "Aggiornamenti del database" e "Risoluzione dei problemi". Lo

scopo di questi articoli è di rispondere alle domande su Kaspersky Endpoint Security 8 for Smartphone, nonché su

altri prodotti Kaspersky Lab. Essi possono contenere inoltre notizie dal Servizio di assistenza tecnica.

Guida in linea installata

In caso di domande su una specifica schermata o scheda di Kaspersky Endpoint Security 8 for Smartphone, è

possibile visualizzare la guida sensibile al contesto.

Per aprire la guida sensibile al contesto, aprire la schermata desiderata dell'applicazione, quindi premere Guida o

scegliere Menu Guida.

Page 8

G U I D A D E L L ’UT E N T E

8

Documentazione installata

Il kit di distribuzione di Kaspersky Endpoint Security 8 for Smartphone include il documento Manuale dell'utente (in

formato PDF). Questo documento descrive come installare e disinstallare l'applicazione, gestirne le impostazioni,

iniziare a utilizzare l'applicazione e configurare le impostazioni dei componenti. Vengono inoltre illustrate l'interfaccia

dell'applicazione e le funzionalità offerte dalle principali attività dell'applicazione.

FORUM WEB DI DISCUSSIONE SULLE APPLICAZIONI KASPERSKY LAB

Se la domanda non richiede una risposta immediata, è possibile sottoporla agli esperti di Kaspersky Lab e ad altri utenti

nei forum Kaspersky all'indirizzo http://forum.kaspersky.com.

Nel forum è possibile visualizzare le discussioni in corso, lasciare i propri commenti, creare nuovi argomenti di

discussione o utilizzare il motore di ricerca per domande specifiche.

COME CONTATTARE IL TEAM DI SVILUPPO DELLA

DOCUMENTAZIONE

Per porre domande sulla documentazione, segnalare un errore o inviare un commento, è possibile contattare il team di

sviluppo della documentazione. Per contattare il team di sviluppo della documentazione, è possibile inviare un e -mail

all'indirizzo docfeedback@kaspersky.com. Nella riga dell'oggetto specificare: "Kaspersky Help Feedback: Kaspersky

Endpoint Security 8 for Smartphone".

Page 9

9

KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE

Kaspersky Endpoint Security 8 for Smartphone assicura la protezione delle informazioni nei dispositivi mobili della

piattaforma Microsoft® Windows® Mobile. L'applicazione consente di proteggere le informazioni nel dispositivo

dall'infezione da parte delle minacce note, impedire i messaggi SMS e le chiamate indesiderate, controllare la

connessione di rete del dispositivo, criptare le informazioni, nascondere i contatti riservati e proteggere le informazioni in

caso di furto o smarrimento del dispositivo. Ogni tipo di minaccia viene elaborato da componenti distinti del programma.

Ciò consente di ottimizzare le impostazioni dell'applicazione in base alle esigenze dell'utente. L'amministratore installa

l'applicazione e ne configura le impostazioni utilizzando il sistema di amministrazione remota.

Kaspersky Endpoint Security 8 for Smartphone include i seguenti componenti di protezione:

Anti-Virus. Protegge il file system del dispositivo mobile da virus e altre applicazioni dannose. Anti-Virus

consente di rilevare e neutralizzare gli oggetti dannosi nel dispositivo e di aggiornare i database anti-virus

dell'applicazione.

Anti-Spam. Scansiona tutti i messaggi SMS e le chiamate in entrata per rilevare se si tratta di spam. Questo

componente consente di bloccare in modo flessibile gli SMS e le chiamate indesiderati.

Antifurto. Protegge le informazioni nel dispositivo dagli accessi non autorizzati in caso di furto o smarrimento e

ne semplifica l'individuazione. Antifurto consente di bloccare il dispositivo in remoto, eliminare le informazioni

memorizzate nel dispositivo e identificare la posizione geografica del dispositivo (se questo include un ricevitore

GPS) utilizzando comandi SMS inviati da un altro dispositivo. Antifurto consente inoltre di bloccare il dispositivo

se la scheda SIM viene sostituita o se il dispositivo viene attivato senza una scheda SIM.

Protezione privacy. Nasconde le informazioni relative ai numeri riservati nell'elenco dei contatti. Per questi

numeri Protezione privacy nasconde le voci nei contatti, i messaggi SMS nel report delle chiamate, i nuovi

messaggi SMS ricevuti e le chiamate in entrata.

Firewall. Controlla le connessioni di rete sul dispositivo mobile. Firewall imposta le connessioni consentite o

bloccate.

Criptaggio. Protegge le informazioni in modalità criptata. Il componente consente di criptare qualsiasi numero

di cartelle non di sistema presenti nella memoria del dispositivo o su una scheda di memoria. L'accesso alle

cartelle criptate è possibile solo immettendo la password segreta dell'applicazione.

L'applicazione contiene inoltre numerose funzioni di servizio che consentono di mantenere sempre aggiornata

l'applicazione, espandere le opzioni disponibili e supportare l'utente nell'utilizzo dell'applicazione:

Stato di protezione. Sullo schermo viene visualizzato lo stato dei componenti del programma. In base alle

informazioni presentate, è possibile valutare lo stato di protezione corrente delle informazioni nel dispositivo.

Aggiornamento dei database anti-virus dell'applicazione. Questa funzione consente di mantenere aggiornati i

database di Kaspersky Endpoint Security 8 for Smartphone.

Report eventi. Ognuno dei componenti dell'applicazione dispone di uno specifico report eventi, che include

informazioni sull'esecuzione del componente (ad esempio, report sulla scansione, aggiornamento dei database

anti-virus e informazioni sui file bloccati). I report sull'esecuzione dei componenti vengono memorizzati e sono

accessibili nel sistema di amministrazione remota.

Kaspersky Endpoint Security 8 for Smartphone non consente di eseguire il backup e il ripristino dei dati.

Page 10

G U I D A D E L L ’UT E N T E

10

IN QUESTA SEZIONE

Novità di Kaspersky Endpoint Security 8 for Smartphone ............................................................................................... 10

Requisiti hardware e software ......................................................................................................................................... 10

NOVITÀ DI KASPERSKY ENDPOINT SECURITY 8 FOR

SMARTPHONE

Di seguito sono descritte in dettaglio le innovazioni introdotte in Kaspersky Endpoint Security 8.

Nuova protezione:

L’accesso all’applicazione è protetto da una password segreta.

È stato esteso l'elenco dei file eseguibili esaminati dai componenti Protezione e Scansione in caso di limitazione

dei tipi di file eseguibili. Viene eseguita la scansione dei file eseguibili di applicazione dei seguenti formati: EXE,

DLL, MDL, APP, RDL, PRT, PXT, LDD, PDD, CLASS. È stato esteso anche l'elenco degli archivi sottoposti a

scansione. L'applicazione decomprime ed esamina gli archivi nei seguenti formati: ZIP, JAR, JAD, RAR e CAB.

Protezione privacy può nascondere le seguenti informazioni per i contatti riservati: voci nei contatti, messaggi

SMS e informazioni sui nuovi messaggi SMS e sulle chiamate in entrata Le informazioni riservate sono

accessibili per la visualizzazione se l'occultamento viene disabilitato.

Criptaggio consente di criptare le cartelle salvate nella memoria del dispositivo o in una scheda di memoria. Il

componente protegge i dati riservati in modalità criptata e consente di accedere alle informazioni criptate solo

immettendo la password segreta dell'applicazione.

Nel componente Antifurto è disponibile la nuova funzione SMS-Find: in caso di smarrimento o furto del

dispositivo, è possibile riceverne le coordinate geografiche a un numero di telefono o a un indirizzo e-mail

specificato. Inoltre, la funzione aggiornata SMS-Clean del componente Antifurto consente di eliminare in remoto

non solo le informazioni personali dell'utente nella memoria del telefono o nella scheda di memoria, ma anche i

file nell'elenco delle cartelle da eliminare.

Per ridurre il traffico, è stata aggiunta un'opzione per disabilitare automaticamente gli aggiornamenti

dell'applicazione quando il dispositivo mobile si trova in una zona roaming.

È stata aggiunta una nuova funzione di servizio denominata Mostra suggerimenti: Kaspersky Endpoint Security

8 for Smartphone visualizza una breve descrizione di ogni componente prima della relativa configurazione.

REQUISITI HARDWARE E SOFTWARE

Kaspersky Endpoint Security 8 for Smartphone è progettato per l'installazione nei dispositivi mobili basati su uno dei

seguenti sistemi operativi:

Microsoft Windows Mobile 5.0;

Microsoft Windows Mobile 6.0, 6.1, 6.5.

Per alcuni sistemi di amministrazione remota, i dispositivi con Microsoft Windows Mobile 5.0 non sono supportati.

Verificare con l'amministratore i sistemi operativi supportati.

Page 11

I N S T A L L A Z I O N E D I KA S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

11

INSTALLAZIONE DI KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE

L'amministratore installa Kaspersky Endpoint Security 8 for Smartphone tramite il sistema di amministrazione remota. A

seconda del metodo di installazione utilizzato, l'installazione può avvenire in modo automatico o richiedere un intervento

da parte dell'utente.

Se è necessario l'intervento dell'utente per installare l'applicazione, l'installazione procederà in uno dei seguenti modi:

L'utilità per l'installazione dell'applicazione Kaspersky Endpoint Security 8 for Smartphone con lo stesso nome

viene installata nel computer. Tramite questa utilità è possibile installare Kaspersky Endpoint Security 8 for

Smartphone nel dispositivo mobile.

L'utente riceve dall'amministratore un messaggio e-mail con il pacchetto di distribuzione o con le istruzioni per

scaricarlo. Kaspersky Endpoint Security 8 for Smartphone viene installato dall'utente nel dispositivo mobile

utilizzando le informazioni contenute in questo messaggio.

In questa sezione sono illustrate le operazioni preparatorie per l'installazione di Kaspersky Endpoint Security 8 for

Smartphone, sono descritti i diversi metodi per l'installazione dell'applicazione nei dispositivi mobili e viene specificato il

tipo di intervento da parte dell'utente richiesto per ciascuno di essi.

INSTALLAZIONE AUTOMATICA DELL'APPLICAZIONE

L'amministratore installa l'applicazione nel dispositivo utilizzando il sistema di amministrazione remota.

Come risultato, il pacchetto di distribuzione di Kaspersky Endpoint Security 8 for Smartphone viene inviato al dispositivo

dell'utente e l'applicazione viene installata automaticamente.

L'installazione viene eseguita tramite uno dei seguenti metodi:

L'applicazione viene installata automaticamente nel dispositivo senza alcun intervento da parte dell'utente. Lo

stato di installazione dell'applicazione non viene visualizzato.

Lo stato di installazione dell'applicazione viene visualizzato. Al termine dell'installazione, sullo schermo del

dispositivo viene visualizzato un messaggio che conferma il completamento dell'installazione.

Il processo di installazione automatica dipende dal sistema di amministrazione remota utilizzato dall'amministratore per

l'installazione dell'applicazione.

In caso di errori nel corso del processo di installazione, contattare l'amministratore.

INFORMAZIONI SULL'INSTALLAZIONE DELL'APPLICAZIONE

TRAMITE IL COMPUTER

Se l'amministratore ha installato nel computer l'utilità per la distribuzione di Kaspersky Endpoint Security 8 for

Smartphone, è possibile installare Kaspersky Endpoint Security 8 for Smartphone nei dispositivi mobili connessi al

computer. L'utilità per la distribuzione di Kaspersky Endpoint Security 8 for Smartphone contiene il pacchetto di

distribuzione dell'applicazione e lo fornisce al dispositivo mobile. Una volta installata nella workstation, l'utilità viene

avviata automaticamente e monitora la connessione dei dispositivi mobili al computer. Ogni volta che il dispositivo mobile

viene connesso alla workstation, l'utilità verifica se il dispositivo soddisfa i requisiti di Kaspersky Endpoint Security 8 for

Smartphone e offre la possibilità di installare l'applicazione.

Page 12

G UID A D E L L ’UT E N T E

12

L'installazione è possibile solo se Microsoft ActiveSync® è installato nel computer.

INSTALLAZIONE DELL'APPLICAZIONE TRAMITE IL

COMPUTER

Se nel computer è installata l'utilità per la distribuzione di Kaspersky Endpoint Security 8 for Smartphone, ogni volta si

connettono dispositivi mobili che soddisfano i requisiti di sistema, viene richiesto di installare Kaspersky Endpoint

Security 8 for Smartphone in tali dispositivi.

È possibile evitare l'installazione di Kaspersky Endpoint Security 8 for Smartphone alle successive connessioni dei

dispositivi al computer.

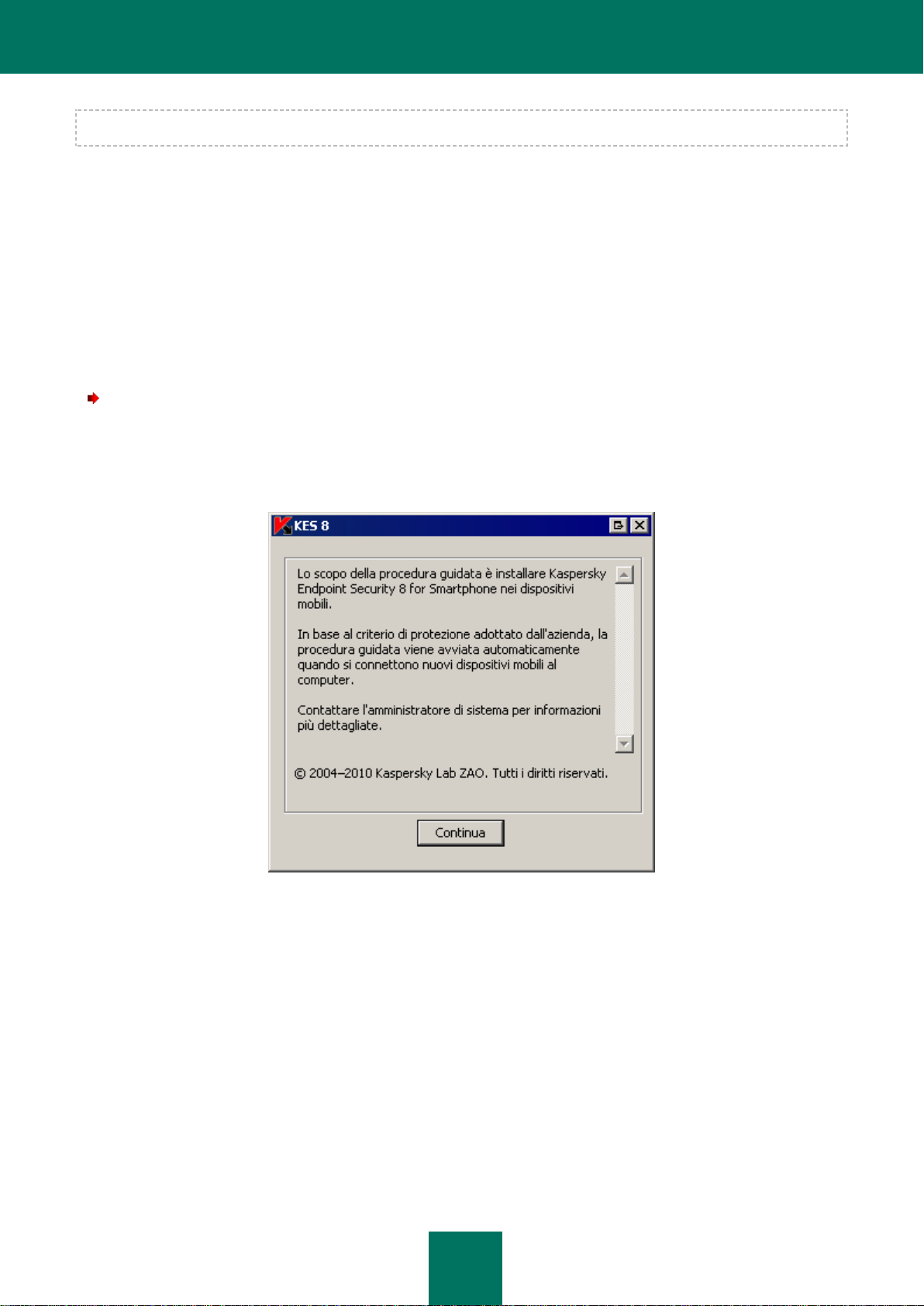

Per installare l'applicazione in un dispositivo mobile:

1. Connettere il dispositivo mobile al computer utilizzando Microsoft ActiveSync.

Se il dispositivo soddisfa i requisiti di sistema per l'installazione dell'applicazione, verrà visualizzata la finestra

KES 8 con le informazioni sull'utilità (vedere la figura seguente).

Figura 1: Applicazione per l'installazione di Kaspersky Endpoint Security 8 for Smartphone

Page 13

I N S T A L L A Z I O N E D I KA S P E R S K Y E N D P O I N T S E C U R I T Y 8 F O R S M A R T P H O N E

13

2. Premere il pulsante Continua.

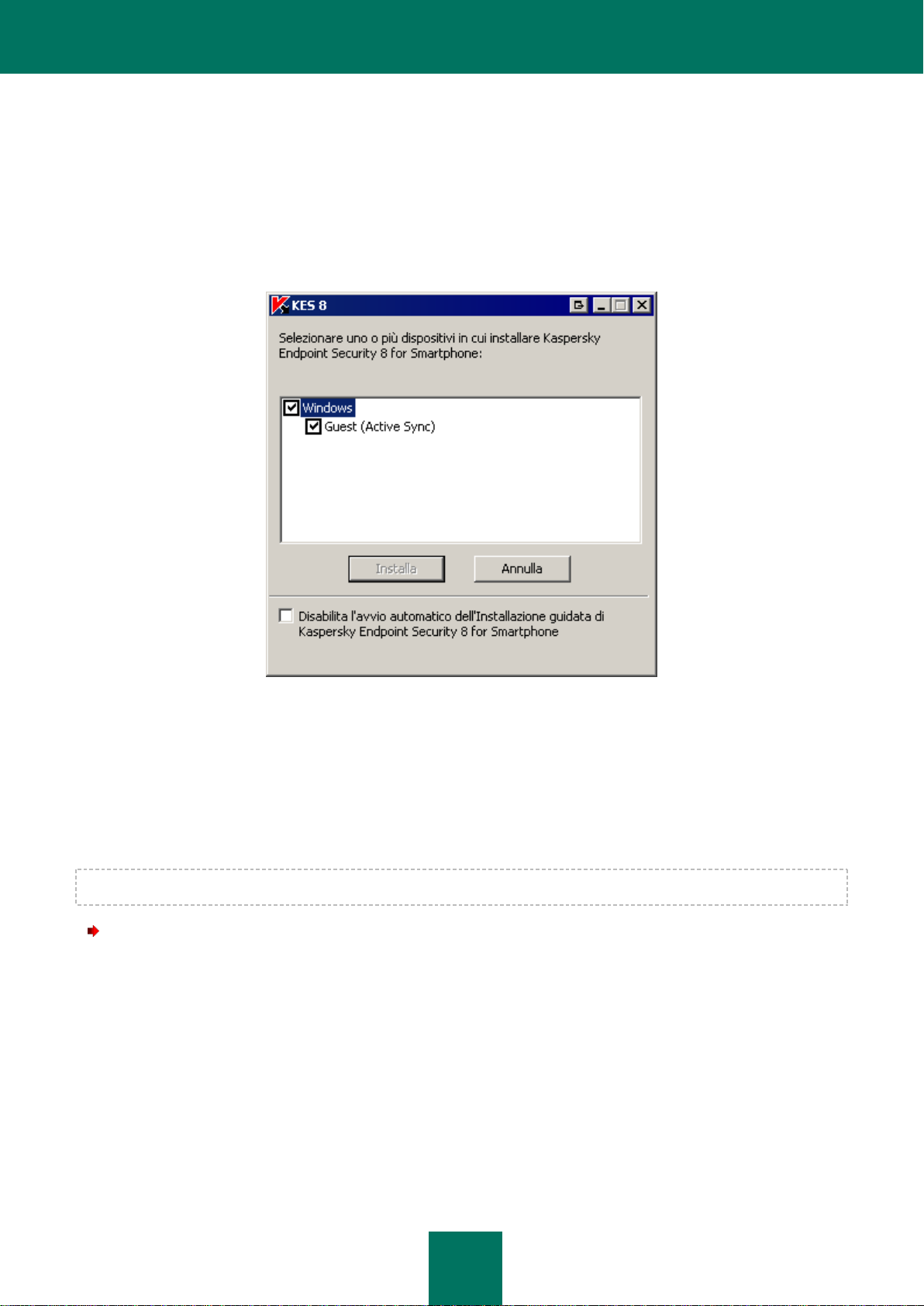

Viene visualizzata la finestra KES 8, cui è disponibile un elenco dei dispositivi rilevati.

Se al computer sono connessi più dispositivi che soddisfano i requisiti di sistema, vengono visualizzati

nell'elenco dei dispositivi connessi nella finestra KES 8.

3. Selezionare dall'elenco dei dispositivi connessi uno o più dispositivi in cui installare l'applicazione. A tale scopo,

selezionare le caselle accanto ai nomi dei dispositivi.

Figura 2: Selezione dei dispositivi per l'installazione di Kaspersky Endpoint Security 8 for Smartphone

4. Premere il pulsante Installa.

L'utilità copierà il pacchetto di distribuzione nei dispositivi selezionati. Nella finestra KES 8 sul computer verrà

visualizzato lo stato di trasferimento del pacchetto di distribuzione.

Dopo il trasferimento del pacchetto di distribuzione nei dispositivi selezionati, l'installazione dell'applicazione

verrà avviata automaticamente.

In caso di errori nel corso del processo di installazione, contattare l'amministratore.

Per bloccare l'installazione di Kaspersky Endpoint Security 8 for Smartphone quando i dispositivi vengono connessi

al computer:

Nella finestra KES 8 selezionare la casella Disabilita l'avvio automatico dell'Installazione guidata di Kaspersky

Endpoint Security 8 for Smartphone.

Page 14

G U I D A D E L L ’UT E N T E

14

INFORMAZIONI SULL'INSTALLAZIONE DELL'APPLICAZIONE

DOPO LA RICEZIONE DI UN MESSAGGIO E-MAIL

L'utente riceve dall'amministratore un messaggio e-mail con il pacchetto di distribuzione o con le istruzioni per scaricarlo.

Il messaggio contiene le seguenti informazioni:

un allegato con il pacchetto di distribuzione o un collegamento per scaricarlo;

informazioni sulle impostazioni di connessione dell'applicazione al sistema di amministrazione remota.

Conservare il messaggio fino al completamento dell'installazione di Kaspersky Endpoint Security 8 for Smartphone nel

dispositivo.

INSTALLAZIONE DELL'APPLICAZIONE DOPO LA RICEZIONE

DI UN MESSAGGIO E-MAIL

Per installare Kaspersky Endpoint Security 8 for Smartphone:

1. Nel dispositivo mobile o nella workstation aprire il messaggio ricevuto dall'amministratore che contiene le

impostazioni per l'installazione dell'applicazione.

2. Eseguire una delle seguenti operazioni:

se il messaggio contiene un collegamento, visitarlo per scaricare il pacchetto di distribuzione;

se il pacchetto di distribuzione è allegato al messaggio, scaricare il pacchetto di distribuzione.

Se si scarica il pacchetto di distribuzione in un dispositivo mobile, per impostazione predefinita verrà salvato in

Documenti.

3. Eseguire una delle seguenti operazioni:

Se il pacchetto di distribuzione è stato scaricato nel dispositivo mobile, aprirlo.

Se il pacchetto di distribuzione è stato scaricato nella workstation, connettere il dispositivo alla workstation

tramite Microsoft ActiveSync, quindi copiare il pacchetto di distribuzione nel dispositivo e aprirlo.

L'installazione sarà avviata automaticamente e l'applicazione verrà installata nel dispositivo.

4. Eseguire l'applicazione (vedere "Avvio dell'applicazione" a pagina 21). Selezionare Start Applicazioni

KES 8 e avviare l'applicazione utilizzando lo stilo o il pulsante centrale di spostamento.

5. Impostare la password segreta dell'applicazione (vedere "Immissione della password segreta" a pagina 22). A

questo scopo, immettere le informazioni nei campi Inserire la nuova password e Confermare la password,

quindi premere OK.

Verrà aperta la finestra Impostazioni di sincronizzazione.

Page 15

D I S I N S T A L L A Z I O N E D E L L ’ A P P L I C A Z I O N E

15

6. Specificare i valori per le impostazioni di connessione al sistema di amministrazione remota, se sono stati forniti

nel messaggio ricevuto dall'amministratore. Immettere i valori per le seguenti impostazioni:

Server;

Porta;

Gruppo.

Se non è necessario configurare le impostazioni per la connessione al sistema di amministrazione remota,

questo passaggio verrà saltato.

7. Nel campo Indirizzo e-mail immettere il proprio indirizzo e-mail aziendale, quindi premere OK.

Assicurarsi di immettere correttamente l'indirizzo e-mail, dal momento che questo viene utilizzato per registrare

il dispositivo nel sistema di amministrazione remota.

In caso di errori nel corso del processo di installazione, contattare l'amministratore.

DISINSTALLAZIONE DELL’APPLICAZIONE

L'applicazione può essere eliminata dal dispositivo in uno dei seguenti modi:

manualmente dall'utente (vedere "Eliminazione manuale dell'applicazione" a pagina 16).

in remoto dall'amministratore utilizzando il sistema di amministrazione remota.

Le seguenti operazioni vengono eseguite automaticamente durante l'eliminazione:

L'occultamento delle informazioni viene disabilitato automaticamente.

I dati nel dispositivo vengono decriptati se sono stati criptati da Kaspersky Endpoint Security 8 for Smartphone.

In caso di eliminazione automatica (vedere "Eliminazione automatica dell'applicazione" a pagina 17), se è stata

impostata la password segreta per l'applicazione, può essere necessario per l'utente eseguire alcune azioni aggiuntive

nei seguenti casi.

Se l'applicazione non è stata avviata e la password segreta non è stata impostata, l'eliminazione automatica avverrà

senza alcun intervento da parte dell'utente.

Page 16

G U I D A D E L L ’UT E N T E

16

ELIMINAZIONE MANUALE DELL'APPLICAZIONE

Per eliminare manualmente l'applicazione:

1. Chiudere Kaspersky Endpoint Security 8 for Smartphone. A tale scopo, premere Menu Esci.

2. Disinstallare Kaspersky Endpoint Security 8 for Smartphone. Eseguendo le seguenti operazioni:

a. Premere Start Impostazioni.

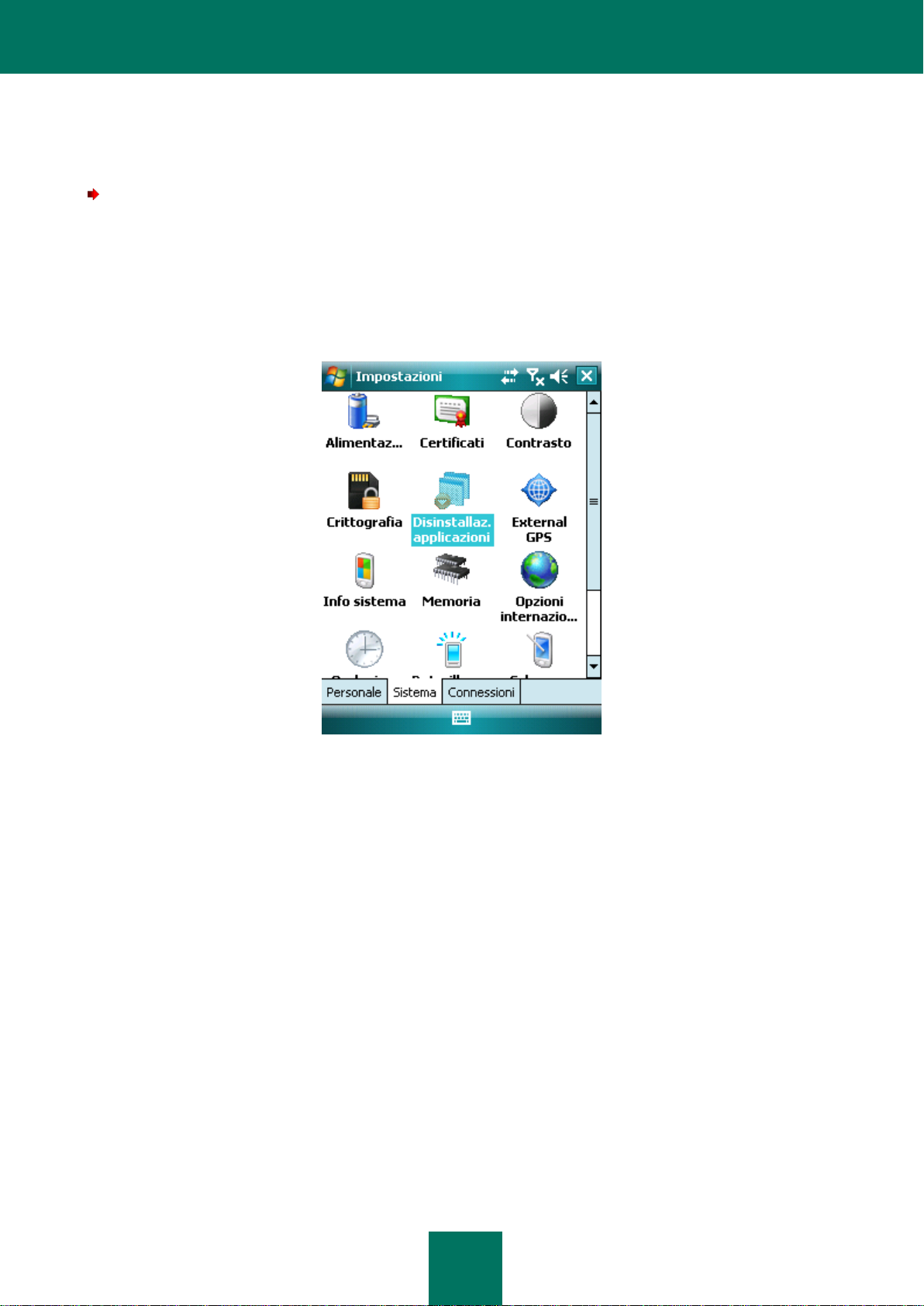

b. Selezionare Rimuovi programmi nella scheda Sistema (vedere la figura seguente).

Figura 3: Scheda Sistema

c. Selezionare KES 8 dall'elenco delle applicazioni installate, quindi premere Elimina.

d. Confermare l'eliminazione dell'applicazione facendo click su Sì nella finestra visualizzata.

e. Immettere la password segreta e premere OK.

f. Specificare se è necessario conservare le impostazioni dell'applicazione e gli oggetti in quarantena:

Per salvare le impostazioni dell'applicazione e gli oggetti in quarantena, premere Salva.

Per disinstallare completamente l'applicazione, premere Elimina.

Verrà avviata la rimozione dell'applicazione.

Se nel dispositivo è abilitato l'occultamento delle informazioni riservate e/o sono presenti cartelle criptate da

Kaspersky Endpoint Security 8 for Smartphone, l'applicazione offre la possibilità di disabilitare l'occultamento

dei dati riservati e/o decriptare tutte le cartelle.

3. Riavviare il dispositivo per completare la disinstallazione dell’applicazione.

Page 17

G E S T I O N E D E L L E I M P O S T A Z I O N I D E L L ' A P P L I C A Z I O N E

17

ELIMINAZIONE AUTOMATICA DELL'APPLICAZIONE

Se l'amministratore elimina l'applicazione tramite il sistema di amministrazione remota ed è stata specificata la password

segreta dell'applicazione, viene visualizzata automaticamente la schermata di Kaspersky Endpoint Security 8 for

Smartphone, in cui viene richiesto di eseguire le azioni necessarie per l'eliminazione dell'applicazione.

Per eliminare l'applicazione,

Immettere la password segreta, quindi fare click su OK nella schermata Kaspersky Endpoint Security 8 for

Smartphone.

Viene visualizzata una finestra che richiede di confermare l'eliminazione dell'applicazione. Confermare la

disinstallazione dell'applicazione premendo il pulsante Sì.

Se nel dispositivo è abilitato l'occultamento delle informazioni riservate e/o sono presenti cartelle criptate da

Kaspersky Endpoint Security 8 for Smartphone, l'applicazione offre la possibilità di disabilitare l'occultamento dei

dati riservati e/o decriptare tutte le cartelle.

L'applicazione verrà eliminata dal dispositivo, senza visualizzare alcuna notifica.

Se non si accetta di rimuovere l'applicazione, l'eliminazione verrà annullata. In questo caso, verrà effettuato un secondo

tentativo alla successiva sincronizzazione con il sistema di amministrazione remota. Verrà quindi nuovamente richiesto

di eliminare l'applicazione.

GESTIONE DELLE IMPOSTAZIONI DELL'APPLICAZIONE

Tutte le impostazioni di esecuzione per Kaspersky Endpoint Security 8 for Smartphone, inclusa la licenza, sono

configurate dall'amministratore tramite il sistema di amministrazione remota. L'amministratore può quindi consentire o

bloccare le modifiche da parte dell'utente dei valori di queste impostazioni.

L'utente può modificare le impostazioni di esecuzione dell'applicazione nel proprio dispositivo mobile se l'amministratore

non ha bloccato la modifica di tali parametri.

L'amministratore può bloccare la modifica di tutti i componenti o solo di alcuni. Se nella schermata delle impostazioni del

componente vengono visualizzati l'icona di un lucchetto e un messaggio di avviso, le impostazioni del componente non

sono accessibili per la modifica nel dispositivo mobile.

Se l'amministratore modifica le impostazioni dell'applicazione, le impostazioni aggiornate vengono trasferite al dispositivo

tramite il sistema di amministrazione remota. In questo caso, i valori delle impostazioni dell'applicazione bloccati

dall'amministratore verranno modificati. Le impostazioni che non sono state bloccate dall'amministratore resteranno

invariate con i valori configurati in precedenza.

Se le impostazioni dell'applicazione non sono state ricevute dal dispositivo o se si desidera configurare i valori impostati

dall'amministratore, utilizzare la sincronizzazione del dispositivo con il sistema di amministrazione remota (vedere "Avvio

manuale della sincronizzazione" a pagina 20).

Utilizzare la funzione di sincronizzazione solo in base alle indicazioni dell'amministratore.

Page 18

G U I D A D E L L ’UT E N T E

18

GESTIONE DELLA LICENZA

IN QUESTA SEZIONE

Informazioni sulle licenze per Kaspersky Endpoint Security 8 for Smartphone ............................................................... 18

Installazione di una licenza ............................................................................................................................................. 19

Visualizzazione delle informazioni sulla licenza .............................................................................................................. 19

Questa sezione contiene informazioni sulla licenza dell'applicazione, su come attivarla e visualizzare informazioni su di

essa.

INFORMAZIONI SULLE LICENZE PER KASPERSKY ENDPOINT SECURITY 8 FOR SMARTPHONE

Una licenza consiste nel diritto di utilizzare Kaspersky Endpoint Security 8 for Smartphone e di usufruire dei servizi

aggiuntivi a esso associati, così come forniti da Kaspersky Lab o dai relativi partner.

Per essere in grado di utilizzare l'applicazione, la licenza deve essere installata.

Ogni licenza ha un periodo di validità distinto.

Il periodo di validità della licenza è un periodo durante il quale vengono forniti servizi aggiuntivi:

assistenza tecnica;

aggiornamento dei database anti-virus dell'applicazione.

L’ambito dei servizi forniti dipende dal tipo di licenza.

Sono disponibili i seguenti tipi di licenza:

Trial – una licenza gratuita con un periodo di validità limitato, ad esempio 30 giorni, offerta per consentire di

acquisire familiarità con Kaspersky Endpoint Security 8 for Smartphone.

Durante il periodo di validità della licenza trial, è possibile accedere a tutte le funzioni dell'applicazione. Al termine del

periodo di validità, le funzioni di Kaspersky Endpoint Security 8 for Smartphone non sono più disponibili. In questo caso,

è possibile eseguire solo le seguenti azioni:

disabilitazione dei componenti Criptaggio e Protezione privacy;

possibilità per gli utenti di decriptare le cartelle precedentemente selezionate per il criptaggio;

disabilitazione dell'occultamento dei dati personali;

visualizzazione della Guida in linea dell'applicazione;

sincronizzazione con il sistema di amministrazione remota.

Commerciale – una licenza a pagamento con un periodo di validità limitato, ad esempio un anno, fornita al

momento dell'acquisto di Kaspersky Endpoint Security 8 for Smartphone.

Page 19

G E S T I O N E D E L L A L I C E N Z A

19

Se viene attivata una licenza commerciale, sono disponibili tutte le funzionalità e i servizi aggiuntivi

dell'applicazione.

Al termine del periodo di validità della licenza commerciale, le funzioni di Kaspersky Endpoint Security 8 for

Smartphone vengono limitate. È possibile continuare a utilizzare i componenti Anti-Spam e Firewall, eseguire

una scansione anti-virus e utilizzare i componenti di protezione, ma solo in base ai database anti-virus

aggiornati al momento della scadenza del periodo di validità della licenza. Per gli altri componenti

dell'applicazione, sono disponibili solo le seguenti azioni:

disabilitazione dei componenti Criptaggio, Antifurto e Protezione privacy;

decriptaggio delle cartelle selezionate dall'utente per il criptaggio;

disabilitazione dell'occultamento dei dati personali;

visualizzazione della Guida in linea dell'applicazione;

INSTALLAZIONE DI UNA LICENZA

La licenza viene installata dall'amministratore tramite il sistema di amministrazione remota.

Kaspersky Endpoint Security 8 for Smartphone viene eseguito con una licenza con funzionalità complete per tre giorni

dal momento dell'installazione. Durante questo periodo, l'amministratore installa la licenza tramite il sistema di

amministrazione remota e l'applicazione viene attivata.

Se la licenza non viene installata entro tre giorni, l'applicazione passa alla modalità con funzionalità limitate. In questa

modalità è possibile eseguire le seguenti operazioni:

disabilitazione di tutti i componenti;

criptaggio di una o più cartelle;

disabilitazione dell'occultamento dei dati personali;

visualizzazione della Guida in linea dell'applicazione.

Se la licenza non è stata installata entro tre giorni, installarla utilizzando la sincronizzazione del dispositivo con il sistema

di amministrazione remota (vedere "Avvio manuale della sincronizzazione" a pagina 20).

sincronizzazione con il sistema di amministrazione remota.

VISUALIZZAZIONE DELLE INFORMAZIONI SULLA LICENZA

È possibile visualizzare le seguenti informazioni sulla licenza: numero, tipo, data di attivazione, data di scadenza,

numero di giorni mancanti alla scadenza e numero di serie del dispositivo.

Per visualizzare le informazioni sulla licenza:

1. Selezionare Menu Avanzate.

Verrà aperta la finestra Avanzate.

2. Selezionare Info licenza.

Page 20

G U I D A D E L L ’UT E N T E

20

SINCRONIZZAZIONE CON IL SISTEMA DI AMMINISTRAZIONE REMOTA

Durante la sincronizzazione, le impostazioni dell'applicazione configurate dall'amministratore vengono trasferite al

dispositivo. I report sull'esecuzione dei componenti dell'applicazione vengono trasferiti dal dispositivo al sistema di

amministrazione remota.

Il dispositivo viene sincronizzato automaticamente con il sistema di amministrazione remota.

Se la sincronizzazione non viene eseguita automaticamente, è possibile avviarla manualmente.

La sincronizzazione manuale è necessaria nelle seguenti situazioni:

se la licenza non è stata installata entro tre giorni dall'installazione dell'applicazione;

se le impostazioni dell'applicazione specificate dall'amministratore non sono state ricevute dal dispositivo.

In base al sistema di amministrazione remota scelto dall'amministratore per la gestione dell'applicazione, all'utente può

essere richiesto di immettere le impostazioni di connessione al sistema di amministrazione remota. In questo caso, i

valori impostati manualmente dall'utente sono accessibili per la modifica dall'applicazione (vedere "Modifica delle

impostazioni di sincronizzazione" a pagina 21).

Modificare le impostazioni per la connessione al sistema di amministrazione remota solo in base alle indicazioni

dell'amministratore.

AVVIO MANUALE DELLA SINCRONIZZAZIONE

Per sincronizzare manualmente il dispositivo con il sistema di amministrazione remota:

1. Selezionare Menu Avanzate.

Verrà aperta la finestra Avanzate.

2. Selezionare Avvia sincronizzazione.

Se all'utente non è stato richiesto di immettere le impostazioni per la connessione al sistema di amministrazione

remota durante l'installazione dell'applicazione, verrà visualizzata una finestra che richiede di confermare le

impostazioni di connessione a Internet. Per consentire la connessione, premere Sì. Verrà impostata una

connessione Internet con il sistema di amministrazione remota.

Se all'utente è stato richiesto di immettere le impostazioni per la connessione al sistema di amministrazione

remota durante l'installazione dell'applicazione, verrà visualizzata la schermata Sincronizzazione. Selezionare

Avvia sincronizzazione. Consentire la connessione a Internet premendo Sì. Verrà impostata una connessione

Internet con il sistema di amministrazione remota.

Page 21

O P E R A Z I O N I P R E L I M I N A R I

21

IN QUESTA SEZIONE

Avvio dell’applicazione .................................................................................................................................................... 21

Immissione della password segreta ................................................................................................................................ 22

Aggiornamento dei database dell’applicazione ............................................................................................................... 23

Scansione anti-virus del dispositivo ................................................................................................................................ 23

Visualizzazione di informazioni sull’applicazione ............................................................................................................ 24

MODIFICA DELLE IMPOSTAZIONI DI SINCRONIZZAZIONE

Modificare le impostazioni per la connessione al sistema di amministrazione remota solo in base alle indicazioni

dell'amministratore.

Per modificare le impostazioni per la connessione al sistema di amministrazione remota:

1. Selezionare Menu Avanzate.

Verrà aperta la finestra Avanzate.

2. Selezionare Sincronizzazione.

Verrà aperta la finestra Sincronizzazione.

3. Selezionare Impostazioni server.

4. Modificare le seguenti impostazioni:

Server;

Porta.

5. Premere OK.

OPERAZIONI PRELIMINARI

Questa sezione contiene informazioni su come iniziare a utilizzare Kaspersky Endpoint Security 8 for Smartphone:

impostazione della password segreta dell'applicazione, avvio dell'applicazione, aggiornamento dei database anti-virus ed

esecuzione della scansione anti-virus del dispositivo.

AVVIO DELL’APPLICAZIONE

Per avviare Kaspersky Endpoint Security 8 for Smartphone:

1. Selezionare Start Applicazioni.

2. Selezionare KES 8, quindi avviare l'applicazione utilizzando lo stilo o il pulsante centrale di spostamento.

Page 22

G U I D A D E L L ’UT E N T E

22

3. Iniziare a immettere la password segreta dell'applicazione (vedere la sezione "Immissione della password

segreta" a pagina 22).

IMMISSIONE DELLA PASSWORD SEGRETA

Dopo l'avvio dell’applicazione, verrà richiesto di immettere la password segreta dell'applicazione. La password segreta

impedisce l'accesso non autorizzato alle impostazioni dell'applicazione. È possibile cambiare in un secondo momento la

password segreta installata.

La password segreta viene richiesta nei seguenti casi:

per l’accesso all’applicazione;

per l’accesso alle cartelle criptate;

durante l'invio di un comando SMS da un altro dispositivo mobile per attivare le seguenti funzioni in remoto:

SMS-Block, SMS-Clean, SIM Watch, SMS-Find e Protezione privacy;

in caso di disinstallazione dell’applicazione.

Prendere nota della password segreta. Se si dimentica la password segreta, sarà impossibile gestire le funzioni di

Kaspersky Endpoint Security 8 o ottenere l'accesso ai file criptati e disinstallare l'applicazione.

La password segreta è costituita da caratteri numerici. Deve contenere almeno quattro caratteri.

Per immettere la password segreta:

1. Al primo avvio dell'applicazione, immettere le cifre da utilizzare come password nel campo Inserire la nuova

password.

2. Immettere nuovamente la password nel campo Conferma password.

La password immessa viene verificata automaticamente.

3. Se l'analisi indica che la password non è affidabile, verrà visualizzato un messaggio di avviso e l'applicazione

richiederà una conferma. Per utilizzare la password, premere OK. Per creare una nuova password, premere

No.

4. Al completamento dell’operazione, premere OK.

Page 23

O P E R A Z I O N I P R E L I M I N A R I

23

AGGIORNAMENTO DEI DATABASE DELL’APPLICAZIONE

Kaspersky Endpoint Security 8 for Smartphone esegue la scansione delle minacce in base ai database anti-virus

dell'applicazione, che contengono le descrizioni di tutti i programmi dannosi attualmente noti e i metodi per neutralizzarli,

nonché le descrizioni di altri oggetti indesiderati. Al momento dell'installazione dell'applicazione, i database anti-virus nel

pacchetto di distribuzione di Kaspersky Endpoint Security 8 for Smartphone potrebbero non essere aggiornati.

Si consiglia di aggiornare i database anti-virus dell’applicazione immediatamente dopo l’installazione dell’applicazione.

Per aggiornare i database anti-virus dell’applicazione è necessario disporre di una connessione Internet configurata sul

proprio dispositivo mobile.

Per avviare il processo di aggiornamento dei database anti-virus:

1. Selezionare Menu Anti-Virus.

Verrà aperta la finestra Anti-Virus.

2. Selezionare l’opzione Aggiornamento.

Verrà aperta la finestra Aggiornamento.

3. Selezionare l’opzione Aggiornamento.

L'applicazione avvia il processo di aggiornamento dei database dal server impostato dall'amministratore. Le informazioni

sul processo di aggiornamento vengono visualizzate sullo schermo.

SCANSIONE ANTI-VIRUS DEL DISPOSITIVO

Al termine dell’installazione dell’applicazione, si consiglia di eseguire immediatamente una scansione del dispositivo

mobile per individuare eventuali oggetti dannosi.

È possibile avviare la scansione con le impostazioni correnti o impostarle in anticipo (vedere "Impostazioni di scansione"

a pagina 32).

Per eseguire una scansione completa del dispositivo:

1. Selezionare Menu Anti-Virus.

Verrà aperta la finestra Anti-Virus.

2. Selezionare l’opzione Scansione.

Verrà aperta la finestra Scansione.

3. Selezionare Scansione completa.

Page 24

G U I D A D E L L ’UT E N T E

24

VISUALIZZAZIONE DI INFORMAZIONI SULL’APPLICAZIONE

È possibile visualizzare informazioni generali su Kaspersky Endpoint Security 8 for Smartphone e sulla relativa versione.

Per visualizzare le informazioni l'applicazione:

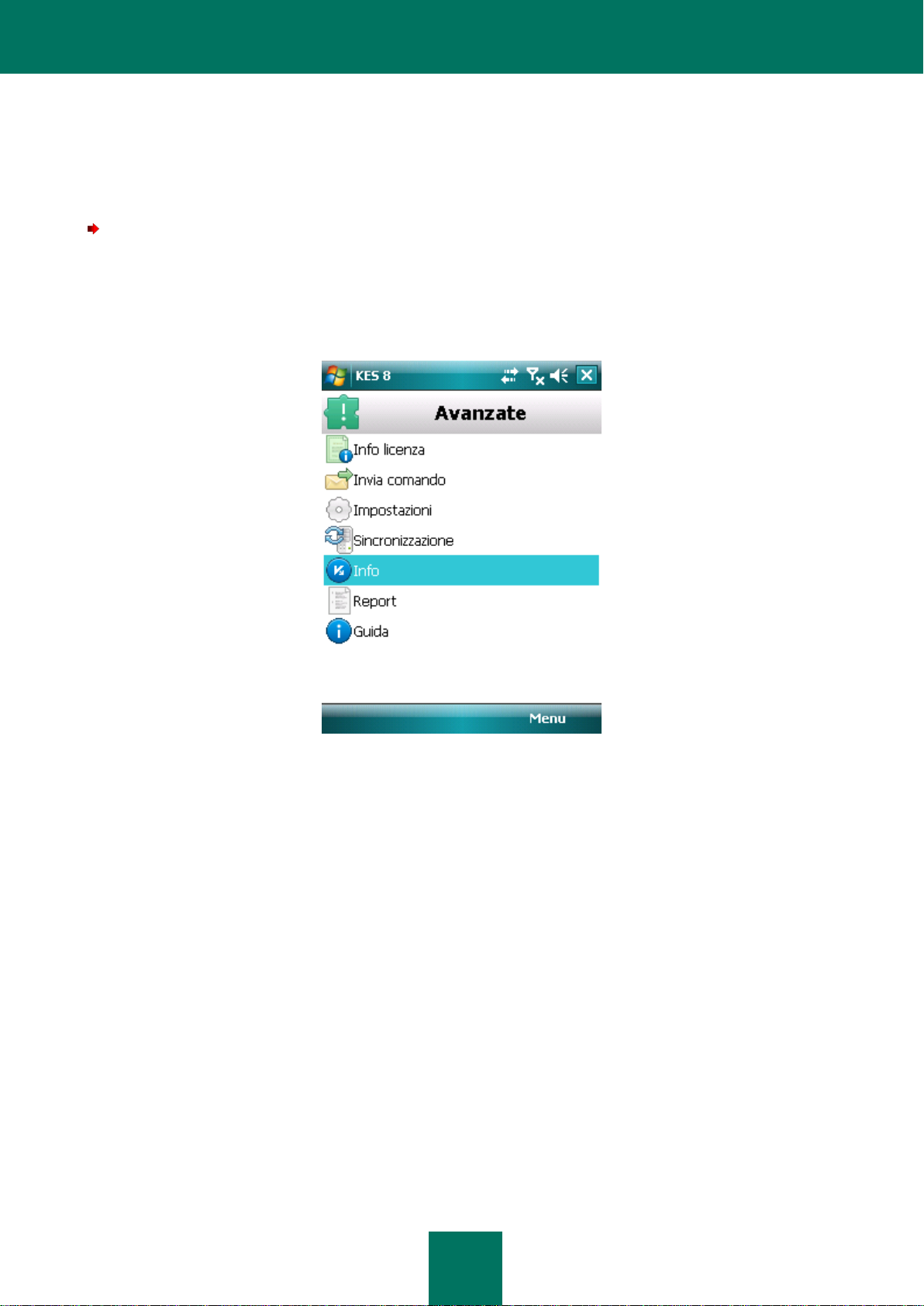

1. Selezionare Menu Avanzate.

Verrà aperta la finestra Avanzate.

2. Selezionare la scheda Info (vedere la figura seguente).

Figura 4: Informazioni sull’applicazione

Page 25

I N T E R F A C C I A D E L L ’ A P P L I C A Z I O N E

25

IN QUESTA SEZIONE

Finestra Stato della protezione ........................................................................................................................................ 25

Menu dell’applicazione .................................................................................................................................................... 27

INTERFACCIA DELL’APPLICAZIONE

L'interfaccia di Kaspersky Endpoint Security 8 for Smartphone è semplice e intuitiva. Questa sezione fornisce

informazioni sui suoi elementi principali.

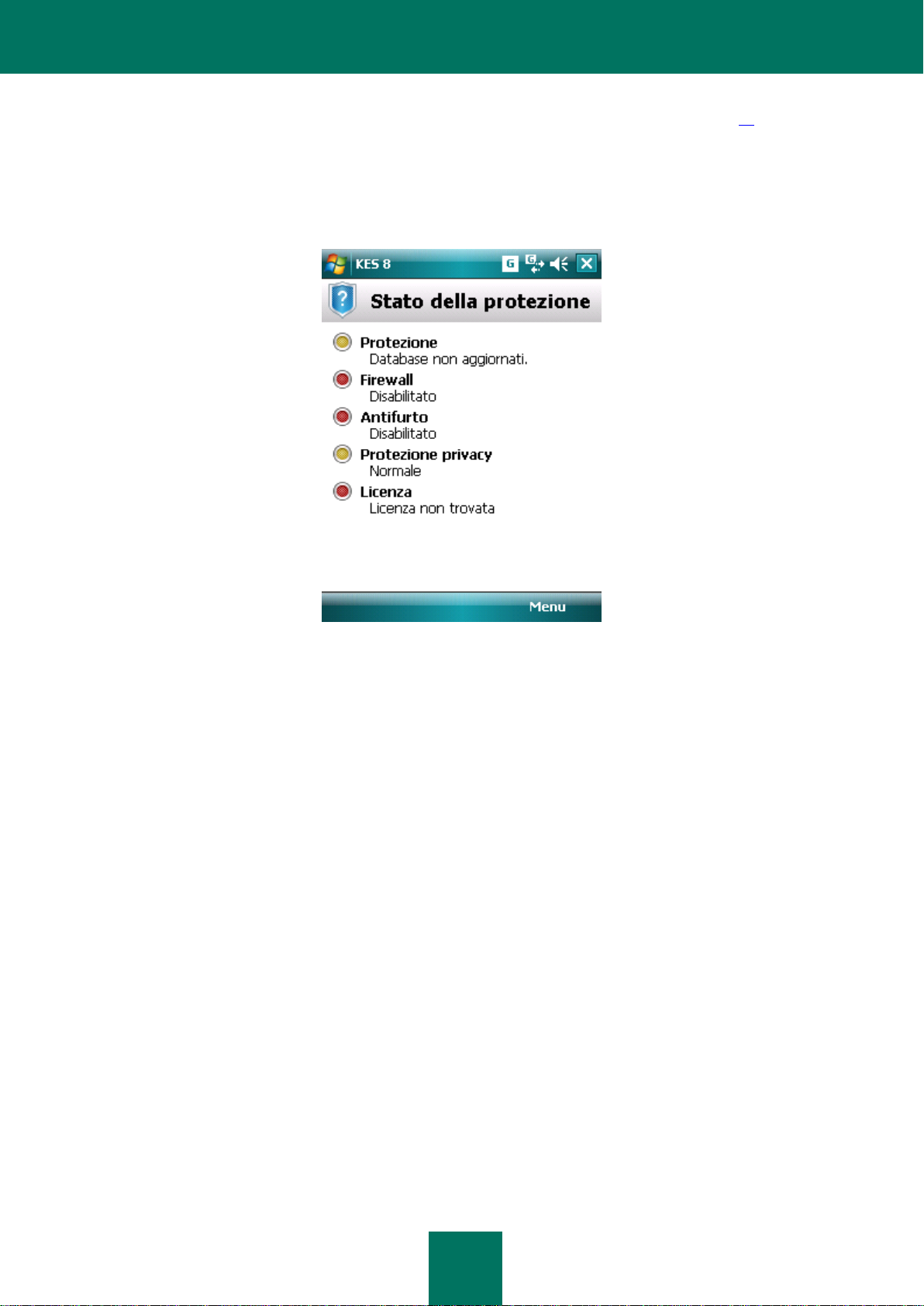

FINESTRA STATO DELLA PROTEZIONE

Lo stato dei componenti principali dell’applicazione viene visualizzato nella finestra di stato corrente.

Per ciascun componente vi sono tre stati possibili, ognuno dei quali viene visualizzato con un colore specifico simile a

quello dei semafori stradali. Il colore verde indica che la protezione del dispositivo è al livello necessario. I colori giallo e

rosso indicano vari tipi di minacce. Le minacce non includono solo database anti-virus dell'applicazione non aggiornati

ma anche, ad esempio, componenti di protezione disabilitati o impostazioni minime di esecuzione dell'applicazione.

La finestra di stato è accessibile immediatamente dopo aver avviato l’applicazione e contiene le seguenti informazioni:

Protezione è lo stato della protezione in tempo reale (vedere la sezione "Protezione del file system" a pagina

28).

L'icona di stato verde indica che la protezione è attiva e garantita al livello richiesto e che i database anti-virus

dell'applicazione sono aggiornati.

L’icona di colore giallo indica che i database non sono stati aggiornati da vari giorni.

L'icona di colore rosso indica problemi che possono causare una perdita di dati o un'infezione del dispositivo: ad

esempio, la protezione è disabilitata o l'applicazione non viene aggiornata da più di due settimane.

Firewall è il livello di protezione del dispositivo da attività di rete indesiderate (vedere la sezione "Filtro

dell’attività di rete. Firewall" a pagina 81).

L’icona di stato verde indica che il componente è attivo. La modalità Firewall è selezionata.

L'icona di colore rosso indica che Firewall è disabilitato.

Antifurto è lo stato di protezione dei dati in caso di smarrimento o furto del dispositivo (vedere la sezione

"Protezione dei dati in caso di smarrimento o furto del dispositivo" a pagina 57).

L’icona di stato verde indica che la funzione Antifurto è attiva; viene mostrata la lista delle funzioni attive del

componente.

L'icona di colore rosso indica che tutte le funzioni di Antifurto sono disabilitate.

Protezione privacy è lo stato di occultamento delle informazioni riservate (vedere "Occultamento delle

informazioni riservate" a pagina 70).

L'icona di stato verde indica che l'occultamento delle informazioni riservate è abilitato. Le informazioni riservate

sono nascoste.

L'icona di colore giallo indica che l'occultamento delle informazioni riservate è disabilitato. Le informazioni

riservate possono essere visualizzate.

Page 26

G U I D A D E L L ’UT E N T E

26

Licenza è il periodo di validità della licenza (vedere la sezione "Gestione della licenza" a pagina 18).

L’icona di stato verde indica che il periodo di validità della licenza scadrà tra più di 14 giorni.

L’icona di stato gialla indica che il periodo di validità della licenza scadrà tra meno di 14 giorni.

L'icona di colore rosso indica che la licenza è scaduta o non è installata.

Figura 5: Finestra di stato del componente dell’applicazione

È possibile anche accedere alla finestra di stato selezionando Menu Stato di protezione.

Page 27

I N T E R F A C C I A D E L L ’ A P P L I C A Z I O N E

27

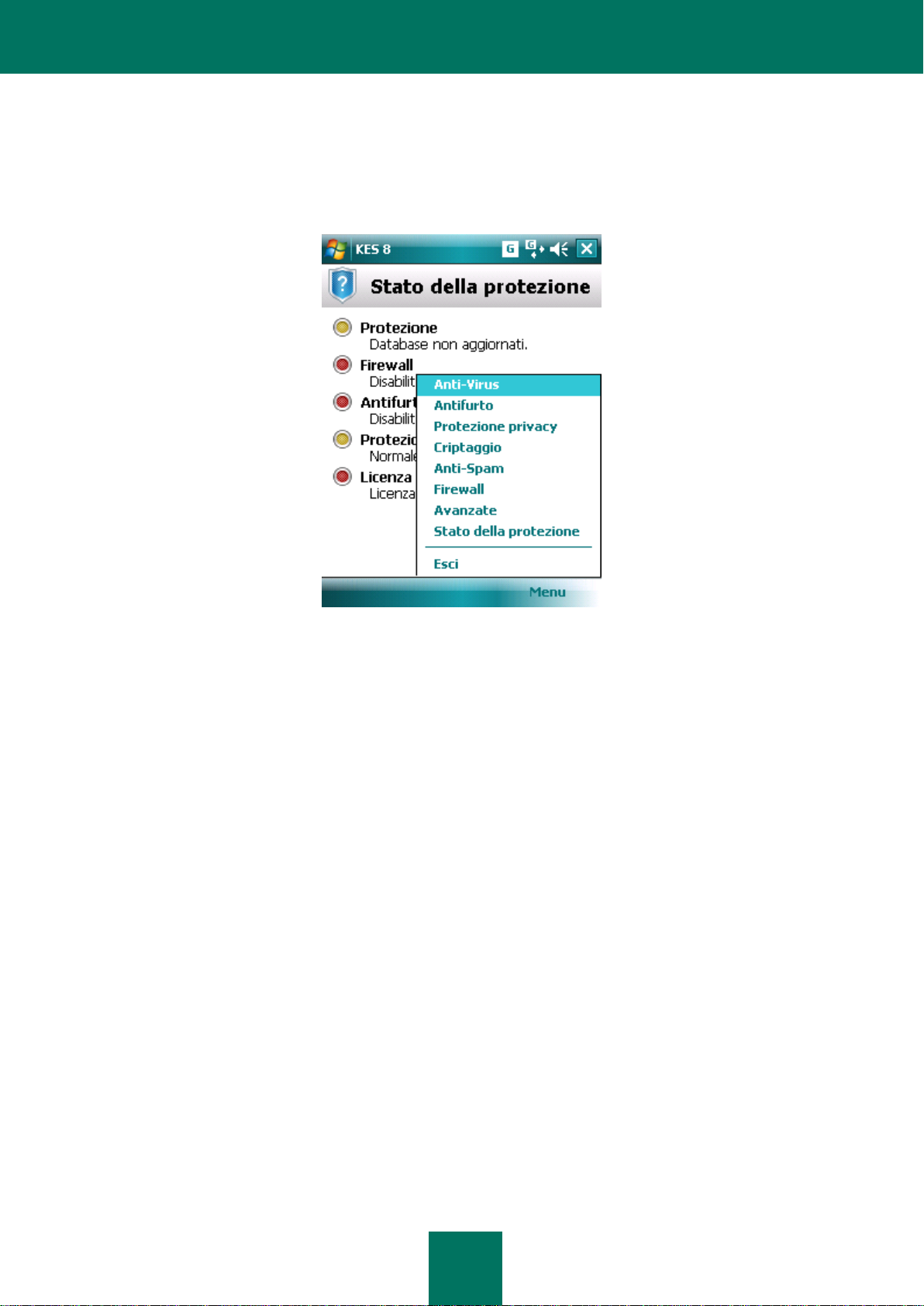

MENU DELL’APPLICAZIONE

I componenti dell’applicazione sono organizzati in gruppi logici e sono accessibili nel menu dell’applicazione. Ogni voce

del menu consente di accedere ai parametri del componente selezionato e alla attività di protezione (vedere la figura

seguente).

Figura 6: Menu dell’applicazione

Il menu di Kaspersky Endpoint Security 8 for Smartphone contiene i seguenti elementi:

Anti-Virus: protezione del file system da virus, scansione manuale e aggiornamento dei database anti-virus

dell’applicazione.

Antifurto - protezione delle informazioni nel dispositivo in caso di furto o smarrimento.

Protezione privacy - occultamento delle informazioni riservate nel dispositivo.

Criptaggio - criptaggio dei dati nel dispositivo.

Anti-Spam - filtro delle chiamate e degli SMS in entrata indesiderati.

Firewall - controllo dell'attività di rete.

Avanzate - impostazioni generali, avvio della sincronizzazione del dispositivo con il sistema di amministrazione

remota, informazioni sull'applicazione e sulla licenza.

Stato della protezione - informazioni sui principali componenti dell'applicazione.

Esci - chiude la configurazione delle impostazioni dell'applicazione.

Page 28

G U I D A D E L L ’UT E N T E

28

Per aprire il menu dell’applicazione:

IN QUESTA SEZIONE

Informazioni sul componente Protezione ........................................................................................................................ 28

Abilitazione o disabilitazione della protezione ................................ ................................................................................. 29

Selezione dell’azione da eseguire sugli oggetti dannosi ................................................................................................. 30

Selezionare Меnu.

Per spostarsi tra le voci del menu dell’applicazione, utilizzare i pulsanti di spostamento o lo stilo del dispositivo.

Per tornare all’applicazione:

Selezionare Menu Stato di protezione.

Per uscire dall’applicazione:

Selezionare Menu Esci.

PROTEZIONE DEL FILE SYSTEM

Questa sezione fornisce informazioni sul componente Protezione che consente di evitare le infezioni del file system del

dispositivo. La sezione descrive inoltre come attivare o arrestare il componente Protezione e regolare le relative

impostazioni.

INFORMAZIONI SUL COMPONENTE PROTEZIONE

Il componente Protezione è avviato all'avvio del sistema operativo e viene eseguito costantemente nella memoria del

dispositivo. Protezione consente di monitorare in background le modifiche al file system e sottopone a scansione i file

per individuare oggetti dannosi. I file vengono sottoposti a scansione mediante il seguente algoritmo:

1. Protezione esamina tutti i file quando l'utente vi accede.

2. Il file viene sottoposto a scansione per verificare la presenza di eventuali oggetti dannosi. Gli oggetti dannosi

vengono rilevati eseguendo un confronto con i database anti-virus dell'applicazione. I database anti-virus

contengono le descrizioni di tutti gli oggetti dannosi attualmente noti e i metodi per la loro neutralizzazione.

3. In base ai risultati dell'analisi, sono possibili i seguenti tipi di protezione:

Se all’interno del file è stato rilevato del codice dannoso, il componente Protezione blocca l’accesso al file

ed esegue l’azione specificata nelle impostazioni.

Se nel file non viene rilevato alcun codice dannoso, il file verrà immediatamente ripristinato.

Le informazioni sui risultati dell'esecuzione del componente Protezione vengono salvate nel report dell'applicazione

(vedere "Report dell'applicazione" a pagina 94).

Page 29

P R O T E Z I O N E D E L F I L E S Y S T E M

29

ABILITAZIONE O DISABILITAZIONE DELLA PROTEZIONE

Quando si attiva il componente Protezione, tutte le operazioni eseguite sul sistema sono costantemente sotto controllo.

Per assicurare la protezione dagli oggetti dannosi, vengono utilizzate le risorse del dispositivo. Per ridurre il carico di

lavoro sul dispositivo durante l’esecuzione di più attività, è possibile arrestare temporaneamente il componente

Protezione.

Gli specialisti di Kaspersky Lab sconsigliano di disabilitare il componente Protezione, in quanto ciò può causare

l'infezione dello smartphone e perdite di dati.

Lo stato corrente del componente Protezione è visualizzato nella scheda Anti-Virus, accanto alla voce di menu

Protezione.

È possibile abilitare / disabilitare il componente Protezione nei seguenti modi:

dal menu delle impostazioni del componente;

dal menu Anti-Virus.

Per modificare i valori delle impostazioni, utilizzare i pulsanti di spostamento o lo stilo del dispositivo.

Per abilitare il componente Protezione:

1. Selezionare Menu Anti-Virus.

Verrà aperta la finestra Anti-Virus.

2. Selezionare l’opzione Protezione.

Verrà aperta la finestra Impostazioni.

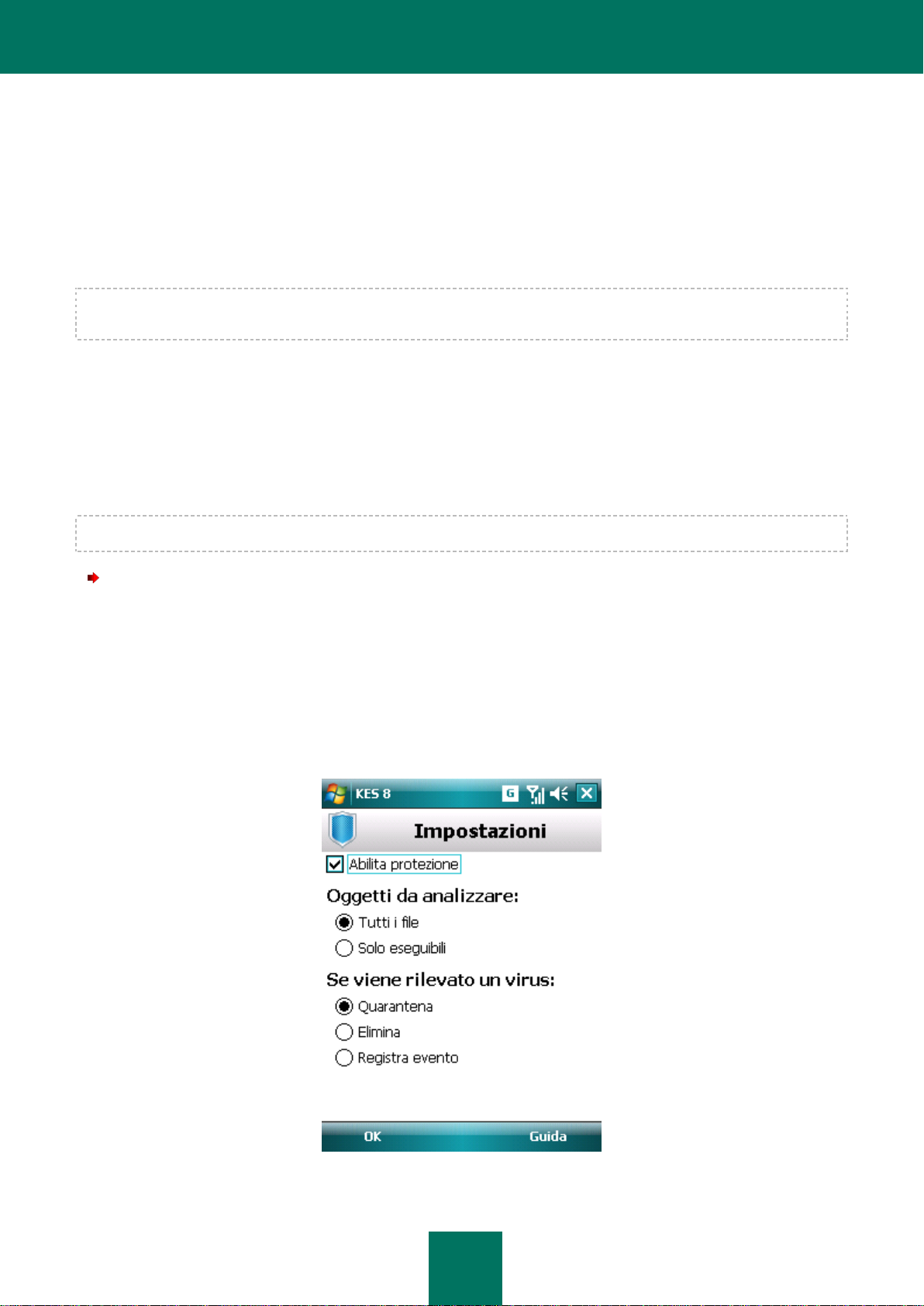

3. Selezionare la casella Abilita protezione (vedere la figura seguente).

Figura 7: Abilitazione del componente Protezione

Page 30

G U I D A D E L L ’UT E N T E

30

4. Premere OK per salvare le modifiche.

Per disabilitare il componente Protezione:

1. Selezionare Menu Anti-Virus.

Verrà aperta la finestra Anti-Virus.

2. Selezionare l’opzione Protezione.

Verrà aperta la finestra Impostazioni.

3. Deselezionare la casella Abilita protezione.

4. Premere OK per salvare le modifiche.

Per abilitare o disabilitare rapidamente il componente Protezione:

1. Selezionare Menu Anti-Virus.

2. Verrà aperta la finestra Anti-Virus.

3. Premere il pulsante Abilita / Disabilita. Il nome della voce di menu cambia in base allo stato corrente del

componente Protezione.

SELEZIONE DELL'AZIONE DA ESEGUIRE SUGLI OGGETTI

DANNOSI

È possibile selezionare l'attività eseguita da Kaspersky Endpoint Security 8 for Smartphone quando viene rilevato un

oggetto dannoso.

Per modificare i valori delle impostazioni, utilizzare i pulsanti di spostamento o lo stilo del dispositivo.

Per cambiare i valori delle impostazioni del componente Protezione, assicurarsi che sia attivato.

Per impostare l'azione eseguita dall'applicazione sull'oggetto dannoso rilevato:

1. Selezionare Menu Anti-Virus.

Verrà aperta la finestra Anti-Virus.

2. Selezionare l’opzione Protezione.

Verrà aperta la finestra Impostazioni.

3. Specificare l'azione che deve essere eseguita dall'applicazione se viene rilevato un oggetto dannoso. Per

eseguire questa operazione, selezionare un valore per l’impostazione Se viene rilevato un virus (vedere la

figura seguente):

Quarantena - mette in quarantena gli oggetti dannosi.

Elimina - elimina gli oggetti dannosi senza avvisare l’utente.

Page 31

P R O T E Z I O N E D E L F I L E S Y S T E M

31

Registra evento - ignora gli oggetti dannosi e registra le informazioni nel report dell'applicazione; blocca i

tentativi di accesso agli oggetti (ad esempio, la copia o l'apertura).

Figura 8: Selezione dell’azione da eseguire sugli oggetti dannosi

4. Premere OK per salvare le modifiche.

Page 32

G U I D A D E L L ’UT E N T E

32

SCANSIONE DEL DISPOSITIVO

IN QUESTA SEZIONE

Informazioni sulle scansioni manuali ............................................................................................................................... 32

Avvio di una scansione manuale ..................................................................................................................................... 33

Avvio di una scansione pianificata .................................................................................................................................. 34

Selezione del tipo di oggetti da sottoporre a scansione .................................................................................................. 35

Configurazione della scansione degli archivi................................................................................................................... 36

Selezione dell’azione da eseguire sugli oggetti rilevati ................................................................................................... 37

Questa sezione contiene informazioni sulla scansione su richiesta del dispositivo, che consente di identificare e

neutralizzare le minacce nel dispositivo. Viene inoltre descritto come avviare la scansione del dispositivo, impostare una

scansione automatica del file system in base a una pianificazione, scegliere i file per la scansione e impostare l'azione

eseguita dall'applicazione quando viene rilevata una minaccia.

INFORMAZIONI SULLE SCANSIONI MANUALI

La scansione su richiesta rende possibile rilevare e neutralizzare gli eventuali oggetti dannosi. Kaspersky Endpoint

Security 8 for Smartphone consente di eseguire una scansione completa del dispositivo o una scansione parziale,

ovvero solo la scansione del contenuto della memoria integrata del dispositivo o di una cartella specifica (incluse le

cartelle presenti nella scheda di memoria).

La procedura di scansione del dispositivo è la seguente:

1. Kaspersky Endpoint Security 8 for Smartphone esamina i file definiti nelle impostazioni di scansione (vedere

"Selezione del tipo di oggetti da sottoporre a scansione" a pagina 35).

2. Durante la scansione, ogni file viene esaminato per verificare la presenza di eventuali oggetti dannosi

(malware). Gli oggetti dannosi vengono rilevati eseguendo un confronto con i database anti-virus

dell'applicazione. I database anti-virus contengono descrizioni di tutti gli oggetti dannosi attualmente noti e i

metodi per la loro neutralizzazione.

3. A seconda dei risultati della scansione, Kaspersky Endpoint Security 8 può eseguire le seguenti operazioni:

Se all'interno del file viene rilevato codice dannoso, Kaspersky Mobile Security 9.0 blocca l'accesso al file

ed esegue l'azione specificata nelle impostazioni (vedere "Selezione delle azioni da eseguire sugli oggetti"

a pagina 37).

Se non viene rilevato alcun codice dannoso, il file diventa immediatamente accessibile per l’uso.

La scansione viene avviata manualmente o automaticamente in base a una pianificazione (vedere "Avvio di una

scansione pianificata" a pagina 34).

Le informazioni sui risultati della scansione manuale vengono salvate nel report dell’applicazione (vedere la sezione

"Report dell’applicazione" a pagina 94).

Page 33

S C A N S I O N E D E L D I S P O S I T I V O

33

AVVIO DI UNA SCANSIONE MANUALE

È possibile avviare manualmente una scansione su richiesta completa o parziale, ad esempio quando il dispositivo non è

occupato con altre operazioni.

Per avviare una scansione manualmente:

1. Selezionare Menu Anti-Virus.

Verrà aperta la finestra Anti-Virus.

2. Selezionare l’opzione Scansione.

Verrà aperta la finestra Scansione.

3. Selezionare l’area di scansione del dispositivo (vedere la figura seguente):

Scansione completa: esegue la scansione dell'intero file system del dispositivo. Per impostazione

predefinita, l'applicazione analizza i file salvati nella memoria integrata del dispositivo e nelle schede di

memoria.

Scansione memoria: esegue la scansione dei processi avviati nella memoria di sistema e dei file

corrispondenti.

Scansione cartella: esegue la scansione di un determinato oggetto nel file system del dispositivo o sulla

scheda di memoria. Se si seleziona questa opzione, verrà aperta una finestra per la selezione della cartella

in cui è visualizzata la struttura del file system del dispositivo. Per spostarsi nel file system, utilizzare la

penna a stilo o i pulsanti di spostamento. Per avviare la scansione della cartella, selezionare la cartella

desiderata e selezionare Scansione.

Figura 9: Selezione dell’area di scansione

Page 34

G U I D A D E L L ’UT E N T E

34

All'avvio della scansione, verrà aperta la finestra del processo di scansione in cui è visualizzato lo stato

dell'attività, con il numero di file esaminati e il percorso del file di cui è in corso la scansione.

Se Kaspersky Endpoint Security 8 for Smartphone rileva un oggetto infetto, l'applicazione esegue l'azione

impostata nei parametri di scansione (vedere "Selezione dell'azione da eseguire sugli oggetti rilevati" a

pagina 37).

Al termine della scansione, vengono visualizzate le seguenti informazioni:

numero di file esaminati;

numero di virus rilevati, messi in quarantena o eliminati;

numero di file ignorati (ad esempio, file bloccati dal sistema operativo o file non eseguibili durante la

scansione dei soli file eseguibili);

ora della scansione.

4. Al completamento dell’operazione, premere OK.

AVVIO DI UNA SCANSIONE PIANIFICATA

Kaspersky Endpoint Security 8 for Smartphone consente di impostare una pianificazione per l'avvio automatico della

scansione del file system. Una scansione pianificata viene eseguita in background. Quando viene rilevato un oggetto

infetto, su di esso verrà eseguita l’azione selezionata nelle impostazioni di scansione (vedere la sezione "Selezione di

un’azione da eseguire sugli oggetti" a pagina 37).

Per l'esecuzione della scansione pianificata, il dispositivo deve rimanere acceso per l'intera durata della scansione.

Per avviare automaticamente una scansione pianificata e creare una pianificazione:

1. Selezionare Menu Anti-Virus.

Verrà aperta la finestra Anti-Virus.

2. Selezionare l’opzione Scansione.

Verrà aperta la finestra Scansione.

3. Selezionare l’opzione Pianifica scansione.

Verrà aperta la finestra Pianifica.