Page 1

KASPERSKY LAB

Kaspersky Anti-Virus 5.6 for Linux

Mail Server

HANDBUCH FÜR

ADMINISTRATOREN

Page 2

KASPERSKY A N TI-VI R U S 5. 6 FOR L I N UX MA I L SERV E R

Handbuch für

Administratoren

Kaspersky Lab

http://www.kaspersky.com/de

Version: November 2008

Page 3

Inhalt

KAPITEL 1. VORWORT .................................................................................................. 7

1.1. Neuerungen ........................................................................................................... 8

1.2. Hardware- und Softwarevoraussetzungen ........................................................... 9

1.3. Service für registrierte Benutzer .......................................................................... 10

KAPITEL 2. KOMPONENTEN UND ALGORITHMUS DER

ANWENDUNGSARBEIT ............................................................................................... 12

KAPITEL 3. INSTALLATION UND DEINSTALLATION ............................................... 15

3.1. Installation der Anwendung auf einem Linux-Server ......................................... 15

3.2. Installation der Anwendung auf einem FreeBSD-Server ................................... 16

3.3. Anordnungsschema der Anwendungsdateien ................................................... 17

3.3.1. Anordnungsschema der Dateien auf einem Linux-Server .......................... 17

3.3.2. Anordnungsschema der Dateien auf einem FreeBSD-Server ................... 19

3.4. Konfiguration nach der Installation ...................................................................... 21

3.5. Erlaubnisregeln in den Systemen SELinux und AppArmor anpassen .............. 24

3.6. Installation des webmin-Moduls zur Verwaltung von Kaspersky Anti-Virus...... 26

3.7. Deinstallation der Anwendung ............................................................................ 28

KAPITEL 4. INTEGRATION IN EIN MAILSYSTEM ..................................................... 30

4.1. Integration in das Mailsystem Exim .................................................................... 31

4.1.1. Post-queue Integration durch verändertes Routing .................................... 31

4.1.2. Pre-queue Integration unter Verwendung einer dynamisch geladenen

Bibliothek ...................................................................................................... 34

4.2. Integration in das Mailsystem Postfix ................................................................. 37

4.2.1. Post-queue integration ................................................................................. 37

4.2.2. Pre-queue integration ................................................................................... 39

4.2.3. Integration mit Milter ..................................................................................... 42

4.3. Integration in das Mailsystem qmail .................................................................... 43

4.4. Integration in das Mailsystem Sendmail ............................................................. 45

4.4.1. Integration mit Hilfe der .cf-Datei .................................................................. 46

4.4.2. Integration mit Hilfe der Datei .mc ................................................................ 47

Page 4

Kaspersky Anti-Virus 5.6 for Linux Mail Server

4

KAPITEL 5. ANTIVIREN-SCHUTZ FÜR E-MAILS ...................................................... 48

5.1. Gruppen erstellen ................................................................................................ 48

5.2. Richtlinie für die E-Mail-Untersuchung definieren .............................................. 50

5.3. Modus für die E-Mail-Untersuchung ................................................................... 51

5.3.1. Antiviren-Untersuchung ................................................................................ 52

5.3.2. E-Mail-Filterung ............................................................................................. 53

5.4. Aktionen für Objekte ............................................................................................ 55

5.5. Vordefinierte Schutzprofile .................................................................................. 56

5.5.1. Empfohlenes Schutzprofil ............................................................................. 57

5.5.2. Profil für maximale Sicherheit ....................................................................... 57

5.5.3. Profil für maximales Tempo ......................................................................... 58

5.6. Sicherungskopien von E-Mails ........................................................................... 59

5.7. Benachrichtigungen ............................................................................................. 60

5.7.1. Benachrichtigungen anpassen..................................................................... 61

5.7.2. Benachrichtigungsvorlagen .......................................................................... 63

5.7.3. Eigene Benachrichtigungsvorlagen erstellen .............................................. 66

KAPITEL 6. ANTIVIREN-SCHUTZ FÜR DATEISYSTEME ........................................ 75

6.1. Untersuchungsbereich ........................................................................................ 76

6.2. Modus zur Untersuchung und Desinfektion von Objekten ................................ 77

6.3. Aktionen für Objekte ............................................................................................ 78

6.4. Verzeichnis auf Befehl scannen ......................................................................... 79

6.5. Untersuchung nach Zeitplan ............................................................................... 80

6.6. Benachrichtigungen an den Administrator senden ............................................ 80

KAPITEL 7. UPDATE DER ANTIVIREN-DATENBANKEN ......................................... 82

7.1. Automatisches Update ........................................................................................ 83

7.2. Update auf Befehl ................................................................................................ 84

7.3. Update aus einem Netzwerkordner .................................................................... 85

KAPITEL 8. SCHLÜSSELVERWALTUNG ................................................................... 87

8.1. Lizenzinformationen anzeigen ............................................................................ 88

8.2. Gültigkeitsdauer des Schlüssels verlängern ...................................................... 90

KAPITEL 9. BERICHTE UND STATISTIK ÜBER DIE ANWENDUNGSARBEIT ...... 92

9.1. Berichte erstellen ................................................................................................. 92

9.2. Statistik über die Anwendungsarbeit .................................................................. 95

Page 5

Inhalt

5

KAPITEL 10. ERWEITERTE EINSTELLUNGEN....................................................... 100

10.1. Schutzstatus mit Hilfe des SNMP-Protokolls kontrollieren ............................ 100

10.2. Konfigurationsskript der Anwendung verwenden .......................................... 105

10.3. Anwendung aus der Befehlszeile verwalten .................................................. 107

10.4. Zusätzliche Infofelder für E-Mails .................................................................... 108

10.5. Format der Datums- und Zeitanzeige lokalisieren ......................................... 110

KAPITEL 11. FUNKTION DER ANWENDUNG TESTEN ......................................... 111

ANHANG A. HILFE-INFORMATIONEN ..................................................................... 113

A.1. Konfigurationsdatei der Anwendung kav4lms.conf ......................................... 113

A.1.1. Abschnitt [kav4lms:server.settings] ........................................................... 113

A.1.2. Abschnitt [kav4lms:server.log] ................................................................... 116

A.1.3. Abschnitt [kav4lms:server.statistics] .......................................................... 117

A.1.4. Abschnitt [kav4lms:server.snmp] ............................................................... 118

A.1.5. Abschnitt [kav4lms:server.notifications] ..................................................... 120

A.1.6. Abschnitt [kav4lms:filter.settings] ............................................................... 122

A.1.7. Abschnitt [kav4lms:filter.log] ....................................................................... 125

A.1.8. Abschnitt [kav4lms:groups] ........................................................................ 126

A.1.9. Abschnitt [path] ........................................................................................... 126

A.1.10. Abschnitt [locale] ...................................................................................... 127

A.1.11. Abschnitt [options] .................................................................................... 128

A.1.12. Abschnitt [updater.path] ........................................................................... 128

A.1.13. Abschnitt [updater.options] ...................................................................... 129

A.1.14. Abschnitt [updater.report] ......................................................................... 130

A.1.15. Abschnitt [updater.actions] ....................................................................... 131

A.1.16. Abschnitt [scanner.display] ...................................................................... 132

A.1.17. Abschnitt [scanner.options] ...................................................................... 133

A.1.18. Abschnitt [scanner.report] ........................................................................ 136

A.1.19. Abschnitt [scanner.container] .................................................................. 137

A.1.20. Abschnitt [scanner.object] ........................................................................ 138

A.1.21. Abschnitt [scanner.path] .......................................................................... 139

A.2. Konfigurationsdatei einer Gruppe ..................................................................... 140

A.2.1. Abschnitt [kav4lms:groups.<Gruppenname>.definition] ........................... 140

A.2.2. Abschnitt [kav4lms:groups.<Gruppenname>.settings] ............................. 141

A.2.3. Abschnitt [kav4lms:groups.<Gruppenname>.actions] .............................. 144

A.2.4. Abschnitt [kav4lms:groups.<Gruppenname>.contentfiltering] .................. 145

Page 6

Kaspersky Anti-Virus 5.6 for Linux Mail Server

6

A.2.5. Abschnitt [kav4lms:groups.<Gruppenname>.notifications] ...................... 148

A.2.6. Abschnitt [kav4lms:groups.<Gruppenname>.backup] ............................. 151

A.3. Befehlszeilenschlüssel der Komponente kav4lms-licensemanager ............... 151

A.4. Rückgabecodes der Komponente kav4lms-licensemanager ......................... 153

A.5. Befehlszeilenschlüssel der Komponente kav4lms-keepup2date .................... 154

A.6. Rückgabecodes der Komponente kav4lms-keepup2date .............................. 156

ANHANG B. KASPERSKY LAB .................................................................................. 157

B.1. Andere Produkte von Kaspersky Lab .............................................................. 158

B.2. Kontaktinformationen ........................................................................................ 170

ANHANG C. SOFTWARE ANDERER HERSTELLER .............................................. 171

C.1. Bibliothek Pcre .................................................................................................. 171

C.2. Bibliothek Expat ................................................................................................ 172

C.3. Bibliothek AgentX++v1.4.16 ............................................................................. 172

C.4. Bibliothek Agent++v3.5.28a ............................................................................. 179

C.5. Bibliothek Boost v 1.0 ....................................................................................... 180

C.6. Bibliothek Milter ................................................................................................. 181

C.7. Bibliothek libkavexim.so .................................................................................... 183

Page 7

KAPITEL 1. VORWORT

Kaspersky Anti-Virus® 5.6 for Linux Mail Server (im Folgenden Kaspersky

Anti-Virus oder Anwendung genannt) dient dem Antiviren-Schutz des Datenverkehrs und der Dateisysteme von Servern, die mit den Betriebssystemen Linux

oder FreeBSD arbeiten und die Mailprogramme Sendmail, Postfix, qmail oder

Exim verwenden.

Die Anwendung erlaubt:

Virenuntersuchung der Dateisysteme des Servers sowie der eingehen-

den und ausgehenden E-Mails.

Erkennen von infizierten, verdächtigen und kennwortgeschützten Objek-

te sowie von Objekten, deren Untersuchung nicht möglich ist.

Neutralisierung der in Dateien und E-Mails gefundenen Bedrohungen.

Desinfektion von infizierten Objekten.

Anlegen von Sicherungskopien der infizierten Objekte vor der Antiviren-

Verarbeitung und Filterung. Wiederherstellung von E-Mails aus Sicherungskopien.

Verarbeitung von E-Mails entsprechend der Regeln, die für Absender-

und Empfängergruppen festgelegt wurden.

E-Mail-Filterung nach Name, Typ und Größe des Anhangs.

Benachrichtigung von Absendern, Empfängern und Administrator über

den Fund von Nachrichten, die infizierte, verdächtige, kennwortge-

schützte oder nicht untersuchbare Objekte enthalten.

Erstellen einer Statistik und von Berichten über die Arbeitsergebnisse.

Aktualisierung der Antiviren-Datenbanken von den Kaspersky-Lab-

Updateservern nach Zeitplan oder auf Befehl.

Die Datenbanken werden zur Suche und Desinfektion infizierter Dateien

verwendet. Auf Basis der in den Datenbanken enthaltenen Einträge

wird bei der Untersuchung jede Datei auf das Vorhandensein von Viren

analysiert: Der Dateicode wird mit dem Code, der für bestimmte Bedrohungen charakteristisch ist, verglichen.

Konfiguration und Verwaltung der Anwendung entweder lokal (durch

Standardwerkzeuge des Betriebssystems mit Hilfe von Befehlszeilenparametern, Signalen und einer modifizierten Konfigurationsdatei für die

Anwendung) oder ferngesteuert über das Webinterface des Programms

Webmin.

Page 8

Kaspersky Anti-Virus 5.6 for Linux Mail Server

8

Empfang von Konfigurationsinformationen und einer Statistik über die

Anwendungsarbeit nach dem SNMP-Protokoll, sowie Anpassen der

Anwendung zum Senden von SNMP-Traps beim Eintreten bestimmter

Ereignisse.

1.1. Neuerungen

Kaspersky Anti-Virus 5.6 for Linux Mail Server verbindet die Funktionalität der

beiden Anwendungen Kaspersky Anti-Virus 5.5 for Linux and FreeBSD Mail Server und Kaspersky Anti-Virus 5.6 for Sendmail with Milter API, und bietet folgende zusätzlichen Möglichkeiten:

Für das Mailsystem Exim wird sowohl die pre-queue als auch die post-

queue Integration unterstützt. Bei der pre-queue Integration werden die E-

Mails zur Untersuchung übergeben, bevor sie in die Warteschlange des

Mailsystems gestellt werden, bei der post-queue Integration nach der

Aufnahme in die Warteschlange des Mailsystems. Ein Prozess zur automatischen Integration mit Hilfe eines Konfigurationsskripts der Anwendung wurde realisiert. Eine ausführliche Beschreibung des Integrationsprozesses finden Sie in Kapitel 4 auf S. 30.

Erweiterte Möglichkeiten zum Anpassen der E-Mail-Untersuchung: Es

stehen zwei Untersuchungsmethoden zur Verfügung: Eine Nachricht

kann als einheitliches Objekt oder als Kombination von Objekten untersucht werden – zuerst wie ein einzelnes Objekt und anschließend "in ihren Bestandteilen". Die Methoden unterscheiden sich im Hinblick auf das

Schutzniveau. Ausführliche Informationen finden Sie in Pkt. 5.2 auf S. 50.

Das Vorgehen zum Anpassen der Anwendung wurde verändert: Jetzt be-

steht eine Möglichkeit zum Anpassen einzelner Absender- und Empfän-

gergruppen. Ausführliche Informationen zum Anpassen der Gruppen fin-

den Sie in Pkt. 5.1 auf S. 48.

Die Liste der Aktionen, die mit E-Mails ausgeführt werden, wurde erwei-

tert: Eine Aktion, die von der in einem Objekt gefundenen Bedrohung abhängt, wurde hinzugefügt. Ausführliche Informationen zu den Aktionen

der Anwendung finden Sie in Pkt. 5.4 auf S. 55.

Die Möglichkeiten zur E-Mail-Filterung wurden erweitert: Es wurden Krite-

rien für die Filterung nach der Größe des Attachments hinzugefügt. Aus-

führliche Informationen zum Anpassen der E-Mail-Filterung finden Sie in

Pkt. 5.3.2 auf S. 53.

Die Bibliothek der Benachrichtigungsvorlagen wurde erweitert: Es wurden

Vorlagen zur Benachrichtigung des Administrators hinzugefügt. Die Benachrichtigungsvorlagen befinden sich in einem speziellen Ordner.

Page 9

Vorwort 9

Die Möglichkeit, infizierte Objekte in die Quarantäne zu verschieben, wird

nicht unterstützt.

Die Möglichkeiten zum Anlegen von Sicherungskopien von E-Mails wur-

den erweitert: Für jede Kopie kann jetzt eine Infodatei erstellt werden.

Ausführliche Informationen zum Anpassen der Backup-Funktion für EMails finden Sie in Pkt. 5.6 auf S. 59.

Die Möglichkeit zum Anpassen der Ausführlichkeit von Anwendungsbe-

richten wurde erweitert. Ausführliche Informationen zum Anpassen der

Anwendungsberichte finden Sie in Pkt. 9.1 auf S. 92.

Ein neuer Typ statistischer Informationen wurde hinzugefügt: eine detail-

lierte Statistik über jede Nachricht. Ausführliche Informationen zum An-

passen der Statistik über die Anwendungsarbeit finden Sie in Pkt. 9.2 auf

S. 95.

Nun gibt es eine Möglichkeit zur Abfrage von Status, Konfiguration und

anderen Aspekten der Anwendungsarbeit mit Hilfe von SNMP-Anfragen

und SNMP-Traps. Ausführliche Informationen finden Sie in Pkt. 10.1 auf

S. 100.

Der Lieferumfang der Anwendung wurde durch ein Werkzeug für die

Verwaltung der Anwendung aus der Befehlszeile erweitert. Ausführliche

Informationen zu diesem Werkzeug finden Sie in Pkt. 10.3 auf S. 107.

1.2. Hardware- und

Softwarevoraussetzungen

Für die Arbeit von Kaspersky Anti-Virus sind folgende Systemvoraussetzungen

erforderlich:

Hardwarevoraussetzungen für einen Mailserver, der ca. 200 MB Daten-

verkehr pro Tag unterstützt:

Prozessor Intel Pentium IV, 3 GHz oder höher

1 GB Arbeitsspeicher

200 MB freier Platz auf der Festplatte (Dazu kommt entsprechen-

der Platz, der zum Speichern von E-Mail-Sicherungskopien erforderlich ist).

Softwarevoraussetzungen:

Eines der folgenden 32-Bit-Betriebssysteme:

o Red Hat Enterprise Linux Server 5.2

Page 10

Kaspersky Anti-Virus 5.6 for Linux Mail Server

10

o Fedora 9

o SUSE Linux Enterprise Server 10 SP2

o openSUSE 11.0

o Debian GNU/Linux 4.0 r4

o Mandriva Corporate Server 4.0

o Ubuntu 8.04.1 Server Edition

o FreeBSD 6.3, 7.0

Eines der folgenden 64-Bit-Betriebssysteme:

o Red Hat Enterprise Linux Server 5.2

o Fedora 9

o SUSE Linux Enterprise Server 10 SP2

o openSUSE Linux 11.0

Eines der folgenden Mailsysteme: Sendmail 8.12.x oder höher,

qmail 1.03, Postfix 2.x, Exim 4.х.

Programm Webmin (www.webmin.com), wenn geplant ist, Kas-

persky Anti-Virus fernzusteuern.

Perl Version 5.0 oder höher (www.perl.org)

1.3. Service für registrierte Benutzer

Kaspersky Lab bietet seinen registrierten Kunden ein breites Spektrum an Serviceleistungen, die eine gesteigerte Effektivität von Kaspersky Anti-Virus ermöglichen.

Durch den Erwerb eines Schlüssels werden Sie zum registrierten Programm-

benutzer und können während der Gültigkeitsdauer des Schlüssels folgende

Leistungen in Anspruch nehmen:

Nutzung neuer Versionen des betreffenden Softwareprodukts

Beratung bei Fragen zu Installation, Konfiguration und Benutzung des

betreffenden Produkts (per Telefon und E-Mail)

Nachrichten über das Erscheinen neuer Softwareprodukte von Kas-

persky Lab und über das Auftauchen neuer Viren (Dieser Service gilt für

Benutzer, die den Newsletter von Kaspersky Lab Ltd. abonniert haben).

Page 11

Vorwort 11

Hinweis

Die Beratung erstreckt sich nicht auf Fragen über Funktion und Benutzung von

Betriebssystemen, Software anderer Hersteller und anderen Technologien.

Page 12

KAPITEL 2. KOMPONENTEN

UND ALGORITHMUS DER

ANWENDUNGSARBEIT

Kaspersky Anti-Virus umfasst folgende Komponenten:

Filter – Dienst zur Kommunikation mit einem Mailsystem. Separates

Programm, das die Interaktion von Kaspersky Anti-Virus mit einem

Mailsystem gewährleistet. Die Distribution der Anwendung enthält Module für jedes der unterstützten Mailsysteme:

kav4lms-milter – Milter-Dienst zur Kommunikation mit den Mailsys-

temen Sendmail und Postfix Milter API.

kav4lms-filter – SMTP-Dienst zur Kommunikation mit den Mailsys-

temen Postfix und Exim.

kav4lms-qmail – Queue-Handler für das Mailsystem qmail.

kavmd – Zentraler Anwendungsdienst, der Anfragen des Filters emp-

fängt und den Antiviren-Schutz des Mailverkehrs gewährleistet.

kav4lms-kavscanner – Diese Komponente gewährleistet den Antiviren-

Schutz der Serverdateisysteme.

kav4lms-keepup2date – Diese Komponente gewährleistet die Aktuali-

sierung der Antiviren-Datenbanken durch den Download von Updates

von den Kaspersky-Lab-Updateservern oder aus einem lokalen Ordner.

kav4lms-licensemanager – Komponente, die der Arbeit mit Schlüsseln

dient: Installation, Löschen, Anzeige von statistischen Informationen.

kav4lms.wbm – webmin-Modul zur Remote-Verwaltung der Anwendung

mit Hilfe eines Webinterfaces (wird optional installiert). Es erlaubt das

Anpassen und die Organisation des Updates für die AntivirenDatenbanken, die Anzeige von statistischen Informationen, das Festle-

gen der Aktion für Objekte abhängig von ihrem Status, die Kontrolle der

Ergebnisse der Anwendungsarbeit.

kav4lms-cmd – Werkzeug zur Verwaltung von Anti-Virus aus der Be-

fehlszeile.

Page 13

Komponenten und Algorithmus der Anwendungsarbeit 13

Für die Untersuchung von E-Mails ist folgender Algorithmus vorgesehen:

1. Der Filter empfängt eine E-Mail vom Mailsystem. Wenn Filter und zentraler Dienst auf einem Computer laufen, werden anstatt der E-Mails die

Namen der E-Mail-Dateien übermittelt.

2. Der Filter ermittelt, zu welchen Gruppen die Nachricht gehört, wählt die

Gruppe mit der höchsten Priorität aus (s. Pkt. 5.1 auf S. 48) und gibt die

Nachricht zur Untersuchung an den zentralen Anwendungsdienst weiter. Wenn keine passende Gruppe vorhanden ist, dann wird die Nachricht nach den Regeln der Gruppe Default verarbeitet, die zum Lieferumfang der Distribution gehört.

Der zentrale Dienst untersucht die E-Mail unter Berücksichtigung der

Parameter, die von der Konfigurationsdatei der Gruppe bestimmt werden. Abhängig von der durch die Richtlinie festgelegten Methode wird

die Nachricht als einheitliches Objekt oder als Kombination von Objekten untersucht – zuerst wie ein einzelnes Objekt, anschließend "in ihren

Bestandteilen" (s. Pkt. 5.2 auf S. 50).

Die kombinierte Untersuchung ist ausführlicher und bietet ein höheres

Sicherheitsniveau, wobei aber die Geschwindigkeit etwas sinkt.

3. Wenn die Antiviren-Untersuchung von E-Mails festgelegt wurde (s.

Pkt. 5.3 auf S. 51), wird die Nachricht vom zentralen Dienst als einheitliches Objekt untersucht. Die Aktion des zentralen Diensts ist abhängig

vom Status, der auf den Untersuchungsergebnissen basiert (s.

Pkt. 5.3.1 auf S. 52): Zustellung wird blockiert, Nachricht wird zurückgewiesen, übersprungen oder durch eine Warnung ersetzt, Kopfzeilen

werden verändert (s. Pkt. 5.4 auf S. 55). Wenn Bedrohungen gefunden

werden, für die eine spezielle Verarbeitung festgelegt wurde (Parameter

VirusNameList), so werden die entsprechenden Aktionen ausgeführt

(Parameter VirusNameAction). Die Verarbeitungsreihenfolge für eine

Nachricht wird in der Konfigurationsdatei der Gruppe angegeben.

Falls in den Parametern der Gruppe festgelegt, wird vor der Verarbeitung eine Sicherungskopie der Nachricht angelegt.

4. Falls in den Parametern der Gruppe festgelegt, wird nach der Antiviren-

Verarbeitung einer Nachricht die Filterung ausgeführt.

Die Filterung erfolgt nach Name, Typ und Größe des Anhangs (s.

Pkt. 5.3.2 auf S. 53). Abhängig von den Untersuchungsergebnissen

werden die Aktionen, die von den Filterparametern in der Konfigurationsdatei der Gruppe bestimmt werden, ausgeführt. Verarbeitete Objekte und Objekte, die den Filterparametern entsprechen, werden zur Untersuchung "ihrer Bestandteile" weitergegeben, wenn in den Parametern der Gruppe die kombinierte Untersuchungsmethode gewählt wurde.

Page 14

Kaspersky Anti-Virus 5.6 for Linux Mail Server

14

5. Bei der E-Mail-Untersuchung "in Bestandteilen" wird die MIME-Struktur

analysiert und zusammengesetzte Teile einer E-Mail werden verarbeitet.

Bei der Verarbeitung von Nachrichtenobjekten ist der Status, der einem

konkreten Objekt zugewiesen wird, maßgebend, nicht der Gesamtstatus

einer Nachricht.

Wenn eine E-Mail als einheitliches Objekt untersucht wird und dabei als

infiziert erkannt wird, bei der Untersuchung "in Bestandteilen" aber keine Bedrohung gefunden wurde, wird auf die gesamte Nachricht die Ak-

tion, die für infizierte E-Mails vorgesehen ist (Parameter InfectedActi-

on) angewandt. Dementsprechend wird, wenn die Verschachtelungstie-

fe eines an eine virenfreie Nachricht angehängten Objekts das in den

Gruppenparametern festgelegte Limit übersteigt (Parameter MaxScan-

Depth), auf die gesamte Nachricht die Aktion, die für Nachrichten gilt,

deren Untersuchung fehlerhaft abgeschlossen wurde (Parameter Erro-

rAction), angewandt.

Bei der Verarbeitung von E-Mail-Objekten benennt der zentrale Dienst

das Objekt entweder um, löscht es, ersetzt es durch eine Warnung, fügt

den Kopfzeilen Informationen hinzu oder überspringt die Nachricht (s.

Pkt. 5.4 auf S. 55). Infizierte Objekte werden der Desinfektion unterzogen. Falls in den Gruppenparametern festgelegt, wird vor der Verarbeitung eines Objekts eine Sicherungskopie der gesamten Nachricht angelegt (wenn diese nicht bereits vorhanden ist).

6. Nach der Untersuchung und Verarbeitung gibt der zentrale Dienst die

Nachricht an den Filter weiter. Die verarbeitete Nachricht wird zusam-

men mit Benachrichtigungen über die Ergebnisse der Untersuchung

und Desinfektion an das Mailsystem weitergegeben, das die Zustellung

des Mailstroms an die lokalen Benutzer ausführt oder die Weiterleitung

an andere Mailserver veranlasst.

Page 15

Achtung!

Es wird empfohlen, die Installation der Anwendung dann durchzuführen, wenn

das Mailaufkommen möglichst gering ist!

KAPITEL 3. INSTALLATION UND

DEINSTALLATION

Es wird empfohlen, folgende Vorbereitungen zu treffen, bevor mit der Installation

von Kaspersky Anti-Virus begonnen wird:

Vergewissern Sie sich, dass das System den Hardware- und Software-

anforderungen, die in Pkt. 1.2 auf S. 9 genannt werden, entspricht.

Fertigen Sie Sicherungskopien der Konfigurationsdateien des Mailsys-

tems, das auf Ihrem Server installiert ist, an.

Passen Sie die Internetverbindung an.

Melden Sie sich mit den Rechten des Benutzerkontos root oder mit ei-

nem anderen Konto, das über die Rechte eines privilegierten Benutzers

verfügt, am System an.

3.1. Installation der Anwendung auf

einem Linux-Server

Für Server, die mit dem Betriebssystem Linux arbeiten, wird Kaspersky AntiVirus in zwei Installationsvarianten geliefert, die von der Distribution des Linux-

Betriebssystems abhängig sind.

Für die Distributionen Linux Red Hat Enterprise Linux, Fedora, SUSE Linux En-

terprise Server, openSUSE und Mandriva Linux ist die Installation der Anwendung aus einem rpm-Paket vorgesehen.

Um die Installation von Kaspersky Anti-Virus aus dem rpm-Paket zu starten, geben Sie in der Befehlszeile ein:

# rpm -i <Paketname>

Page 16

Kaspersky Anti-Virus 5.6 for Linux Mail Server

16

Achtung!

Wenn Sie das rmp-Paket für die Installation verwenden, müssen Sie, nachdem

die Distributionsdateien auf den Server kopiert wurden, manuell das Skript post-

install.pl starten, das die Anwendung nach der Installation anpasst. Das Skript

postinstall.pl befindet sich standardmäßig im Ordner

/opt/kaspersky/kav4lms/lib/bin/setup/ (für Linux) und im Ordner

/usr/local/libexec/kaspersky/kav4lms/setup/ (für FreeBSD).

Achtung!

Bei der Installation der Anwendung für die Mandriva-Distribution gelten Besonderheiten.

Damit der Start von Kaspersky Anti-Virus nach der Installation korrekt verläuft,

vergewissern Sie sich, dass im Betriebssystem das Verzeichnis /root/tmp/ verwendet wird, um temporäre Dateien zu speichern, und dass der Benutzer, unter

dessen Namen die Anwendung arbeitet, Schreibrechte für dieses Verzeichnis

besitzt.

Gegebenenfalls müssen Sie die Rechte für dieses Verzeichnis ändern, oder die

Umgebungsvariablen TMP, TEMP neu definieren oder löschen, damit ein anderes Verzeichnis (z.B. /tmp/) mit den für die Arbeit der Anwendung erforderlichen

Rechten verwendet wird.

Für die Distributionen Debian GNU/Linux und Ubuntu erfolgt die Installation der

Anwendung mit Hilfe eines deb-Pakets.

Um die Installation von Kaspersky Anti-Virus aus dem deb-Paket zu starten, geben Sie in der Befehlszeile ein:

# dpkg -i <Paketname>

Nachdem der Befehl gestartet wurde, verläuft der weitere Installationsvorgang

automatisch. Nach dem Abschluss der Installation erscheinen auf dem Bildschirm Informationen über die Konfiguration der Anwendung nach der Installation

(s. Pkt. 3.4 auf S. 21).

3.2. Installation der Anwendung auf

Für Server, die mit dem Betriebssystem FreeBSD arbeiten, wird die Distribution

von Kaspersky Anti-Virus als pkg-Paket geliefert.

Um die Installation von Kaspersky Anti-Virus aus dem pkg-Paket zu starten, geben Sie in der Befehlszeile ein:

einem FreeBSD-Server

# pkg_add <Paketname>

Page 17

Installation und Deinstallation 17

Achtung!

Damit die man-Seiten für die Anwendung über den Befehl man <Name_der_man-Seite> verfügbar sind, ist es erforderlich:

für die Distributionen Debian Linux, Ubuntu Linux, SUSE Linux der Da-

tei /etc/manpath.config folgende Zeile hinzuzufügen:

MANDATORY_MANPATH /opt/kaspersky/kav4lms/share/man

für die Distributionen Red Hat Linux und Mandriva Linux der Datei

/etc/man.config folgende Zeile hinzuzufügen:

MANPATH /opt/kaspersky/kav4lms/share/man

für FreeBSD-Distributionen der Datei /etc/manpath.config folgende Zeile

hinzuzufügen:

MANDATORY_MANPATH /usr/local/man

Wenn Variable MANPATH verwendet wird, fügen Sie der Liste ihrer Bedeutungen den Pfad des Ordners mit den man-Seiten der Anwendung hinzu, indem Sie

folgenden Befehl ausführen:

# export MANPATH=$MANPATH:<Pfad des Ordners mit dem manSeiten>

Nachdem der Befehl gestartet wurde, verläuft der weitere Installationsvorgang

automatisch. Nach dem Abschluss der Installation erscheinen auf dem Bildschirm Informationen über die Konfiguration der Anwendung nach der Installation

(s. Pkt. 3.4 auf S. 21).

3.3. Anordnungsschema der

Anwendungsdateien

Bei der Installation von Kaspersky Anti-Virus werden die Anwendungsdateien in

Arbeitsverzeichnisse auf dem Server kopiert.

3.3.1. Anordnungsschema der Dateien auf

Nachdem Kaspersky Anti-Virus auf einem Server mit dem Betriebssystem Linux

installiert wurde, sind die Distributionsdateien folgendermaßen angeordnet:

/etc/opt/kaspersky/kav4lms.conf – Hauptkonfigurationsdatei der Anwendung

/etc/opt/kaspersky/kav4lms – Verzeichnis mit Konfigurationsdateien von Kas-

einem Linux-Server

persky Anti-Virus:

Page 18

Kaspersky Anti-Virus 5.6 for Linux Mail Server

18

groups.d/ – Verzeichnis mit Konfigurationsdateien der Anwendungsgruppen

default.conf – Konfigurationsdatei mit den Parametern der Standard-

gruppe

locale.d/strings.en – Datei mit Stringkonstanten, die von der Anwendung

verwendet werden.

profiles/ – Verzeichnis mit vordefinierten Konfigurationsprofilen:

default_recommended/ – Verzeichnis mit Konfigurationsdateien des

empfohlenen Profils

high_overall_security/ – Verzeichnis mit Konfigurationsdateien des Pro-

fils für maximale Sicherheit

high_scan_speed/ – Verzeichnis mit Konfigurationsdateien des Profils

für maximales Untersuchungstempo

templates/ – Verzeichnis mit Benachrichtigungsvorlagen

templates-admin/ – Verzeichnis mit Benachrichtigungsvorlagen für den Ad-

ministrator

kav4lms.conf – Hauptkonfigurationsdatei der Anwendung

/opt/kaspersky/kav4lms/ – Hauptverzeichnis der Anwendung mit:

bin/ – Verzeichnis mit ausführbaren Dateien der Komponenten von Kas-

persky Anti-Virus:

kav4lms-cmd – ausführbare Datei des Tools zur Verwaltung der An-

wendung mit Hilfe der Befehlszeile

kav4lms-setup.sh – Konfigurationsskript der Anwendung

kav4lms-kavscanner – ausführbare Datei der Komponente zur Untersu-

chung von Dateisystemen

kav4lms-licensemanager – ausführbare Datei der Komponente zur

Verwaltung der Schlüssel für die Anwendung

kav4lms-keepup2date – ausführbare Datei der Komponente zur Aktua-

lisierung der Antiviren-Datenbanken

sbin/ – Verzeichnis mit ausführbaren Dateien der Anwendungsdienste

lib/ – Verzeichnis mit Bibliotheksdateien von Kaspersky Anti-Virus

bin/avbasestest – Utility zur Überprüfung des Updates der Antiviren-

Datenbanken unter Verwendung der Komponente kav4lms-

keepup2date

share/doc/ – Verzeichnis mit Lizenzvertrag und Dokumentation zur Einfüh-

rung der Anwendung

share/man/ – Verzeichnis mit man-Dateien der Anwendung

share/scripts/ – Verzeichnis mit Skripts, die für die Arbeit der Anwendung er-

forderlich sind.

share/snmp-mibs/ – Verzeichnis mit MIB für Kaspersky Anti-Virus

Page 19

Installation und Deinstallation 19

Achtung!

Im weiteren Verlauf des Handbuchs werden die für Linux gültigen Pfade verwendet!

share/webmin/ – Verzeichnis mit dem Modul für das Programm Webmin

/etc/init.d/ – Verzeichnis mit Skripts zur Verwaltung von Anwendungsdiensten:

kav4lms – Skript zur Verwaltung des zentralen Anwendungsdiensts

kav4lms-filters – Skript zur Verwaltung des Filters von Kaspersky Anti-Virus

/var/opt/kaspersky/kav4lms/ – Verzeichnis mit Variablendaten für die Anwen-

dung:

backup/ – Verzeichnis mit Sicherungskopien von E-Mails und mit Infodateien

bases/ – Verzeichnis mit Antiviren-Datenbanken

bases.backup/ – Verzeichnis mit Sicherungskopien der Antiviren-

Datenbanken

licenses/ – Verzeichnis mit Schlüsseldateien

nqueue/ – Verzeichnis mit Dateien für die E-Mail-Warteschlange

patches/ – Verzeichnis mit Updates der Programm-Module der Anwendung

stats/ – Verzeichnis mit Statistikdateien über die Arbeit der Anwendung

updater/ – Verzeichnis mit einer Infodatei über das letzte Update

3.3.2. Anordnungsschema der Dateien auf

einem FreeBSD-Server

Nachdem Kaspersky Anti-Virus auf einem Server mit dem Betriebssystem

FreeBSD installiert wurde, sind die Distributionsdateien folgendermaßen angeordnet:

/usr/local/etc/kaspersky/kav4lms.conf – Hauptkonfigurationsdatei der Anwen-

dung

/usr/local/etc/kaspersky/kav4lms/ – Verzeichnis mit Konfigurationsdateien von

Kaspersky Anti-Virus:

groups.d/ – Verzeichnis mit Konfigurationsdateien der Anwendungsgruppen

default.conf – Konfigurationsdatei mit den Parametern der Standard-

gruppe

locale.d/strings.en – Datei mit Stringkonstanten, die von der Anwendung

verwendet werden.

profiles/ – Verzeichnis mit standardmäßigen Parameterprofilen:

default_recommended/ – Verzeichnis mit Konfigurationsdateien des

empfohlenen Profils

Page 20

Kaspersky Anti-Virus 5.6 for Linux Mail Server

20

high_overall_security/ – Verzeichnis mit Konfigurationsdateien des Pro-

fils für maximale Sicherheit

high_scan_speed/ – Verzeichnis mit Konfigurationsdateien des Profils

für maximales Untersuchungstempo

templates/ – Verzeichnis mit Benachrichtigungsvorlagen

templates-admin/ – Verzeichnis mit Benachrichtigungsvorlagen für den Ad-

ministrator

kav4lms.conf – Hauptkonfigurationsdatei der Anwendung

/usr/local/bin/ – Verzeichnis mit ausführbaren Dateien der Komponenten von

Kaspersky Anti-Virus:

kav4lms-cmd – ausführbare Datei des Tools zur Verwaltung der Anwendung

mit Hilfe der Befehlszeile

kav4lms-setup.sh – Konfigurationsskript der Anwendung

kav4lms-kavscanner – ausführbare Datei der Komponente zur Untersu-

chung von Dateisystemen

kav4lms-licensemanager – ausführbare Datei der Komponente zur Verwal-

tung der Schlüssel für die Anwendung

kav4lms-keepup2date – ausführbare Datei der Komponente zur Aktualisie-

rung der Antiviren-Datenbanken

/usr/local/sbin/ – Verzeichnis mit ausführbaren Dateien der Anwendungsdienste

/usr/local/etc/rc.d/ – Verzeichnis mit Skripts zur Verwaltung von Anwendungs-

diensten:

kav4lms.sh – Skript zur Verwaltung des zentralen Anwendungsdiensts

kav4lms-filters.sh – Skript zur Verwaltung des Filters von Kaspersky Anti-

Virus

/usr/local/lib/kaspersky/kav4lms/ – Verzeichnis mit Bibliotheksdateien von Kas-

persky Anti-Virus

/usr/local/libexec/kaspersky/kav4lms/avbasestest – Utility zur Überprüfung des

Updates der Antiviren-Datenbanken unter Verwendung der Komponente

kav4lms-keepup2date

/usr/local/share/doc/kav4lms/ – Verzeichnis mit Lizenzvertrag und Dokumentati-

on zur Einführung der Anwendung

/usr/local/man/ – Verzeichnis mit man-Dateien der Anwendung

/usr/local/share/kav4lms/scripts/ – Verzeichnis mit Skripts, die für die Arbeit der

Anwendung erforderlich sind.

/usr/local/share/kav4lms/snmp-mibs/ – Verzeichnis mit MIB für Kaspersky Anti-

Virus

/usr/local/share/kav4lms/webmin/ – Verzeichnis mit dem Modul für das Prog-

ramm Webmin

/var/db/kaspersky/kav4lms/ – Verzeichnis mit Variablendaten für die Anwendung:

Page 21

Installation und Deinstallation 21

backup/ – Verzeichnis mit Sicherungskopien von E-Mails und mit Infodateien

bases/ – Verzeichnis mit Antiviren-Datenbanken

bases.backup/ – Verzeichnis mit Sicherungskopien der Antiviren-

Datenbanken

licenses/ – Verzeichnis mit Schlüsseldateien

nqueue/ – Verzeichnis mit Dateien für die E-Mail-Warteschlange

patches/ – Verzeichnis mit Updates der Programm-Module der Anwendung

stats/ – Verzeichnis mit Statistikdateien über die Arbeit der Anwendung

updater/ – Verzeichnis mit einer Infodatei über das letzte Update

3.4. Konfiguration nach der

Installation

Bei der Installation von Kaspersky Anti-Virus wird, nachdem die Distributionsdateien auf den Server kopiert wurden, das System angepasst. Abhängig vom Paketmanager wird die Konfigurationsetappe automatisch gestartet oder muss (falls

der Paketmanager die Verwendung interaktiver Skripts nicht erlaubt, wie z.B.

rmp) manuell gestartet werden.

Um die Konfiguration der Anwendung manuell zu starten, geben Sie in der Be-

fehlszeile ein:

für Linux:

# /opt/kaspersky/kav4lms/lib/bin/setup/postinstall.pl

für FreeBSD:

# /usr/local/libexec/kaspersky/kav4lms/setup/postinstall.pl

Daraufhin wird Ihnen angeboten, folgende Aktionen auszuführen:

1. Wenn die Anwendung Konfigurationsdateien für Kaspersky Anti-Virus

5.5 for Linux Mail Server oder für Kaspersky Anti-Virus 5.6 for Sendmail

with Milter API auf dem Computer findet, können Sie bei diesem Schritt

wählen, welche der Dateien konvertiert und im Format der aktuellen

Anwendungsversion gespeichert werden soll, und, falls eine Datei ausgewählt wurde, wird Ihnen vorgeschlagen, die in der Distribution enthaltene Konfigurationsdatei der Anwendung durch eine wiederhergestellte

oder konvertierte Datei zu ersetzen.

Um die in der Distribution enthaltene Konfigurationsdatei der Anwendung durch eine wiederhergestellte Datei zu ersetzen, wählen Sie die

Antwort yes. Um das Ersetzen abzulehnen, antworten Sie mit no.

Page 22

Kaspersky Anti-Virus 5.6 for Linux Mail Server

22

Hinweis

Das Update der Antiviren-Datenbanken ist nur möglich, wenn ein

Schlüssel installiert ist.

Konvertierte Konfigurationsdateien werden standardmäßig in folgenden

Verzeichnissen gespeichert:

kav4mailservers /etc/opt/kaspersky/kav4lms/profiles/kav4mailservers5.

5-converted

kavmilter /etc/opt/kaspersky/kav4lms/profiles/kavmilter5.6converted

2. Geben Sie den Pfad der Schlüsseldatei an.

Beachten Sie, dass die Aktualisierung der Antiviren-Datenbanken und

das Erstellen einer Liste der geschützten Domänen im Rahmen des Installationsvorgangs nicht ausgeführt werden, wenn kein Schlüssel in-

stalliert ist. In diesem Fall ist es notwendig, diese Aktionen manuell auszuführen, nachdem ein Schlüssel installiert wurde.

3. Legen Sie die Parameter für den Proxyserver, der für die Internetver-

bindung verwendet wird, im folgenden Format fest:

http://<IP-Adresse_des_Proxyservers>:<Port>

oder

http://<Benutzername>:<Kennwort>@<IPAdresse_des_Proxyservers>:<Port>

wenn der Proxyserver eine Autorisierung erfordert.

Wenn für die Internetverbindung kein Proxyserver verwendet wird, ant-

worten Sie mit no.

Der festgelegte Wert wird von der Updatekomponente kav4lms-

keepup2date für die Verbindung mit der Updatequelle verwendet.

4. Führen Sie die Aktualisierung der Antiviren-Datenbanken aus. Antwor-

ten Sie dazu mit yes. Wenn Sie das Kopieren von Updates jetzt ablehnen möchten, antworten Sie mit no. Sie können das Update später mit

Hilfe der Komponente kav4lms-keepup2date ausführen (Details s.

Pkt. 7.2 auf S. 84).

5. Passen Sie das automatische Update der Antiviren-Datenbanken an.

Antworten Sie dazu mit yes. Um das Anpassen des automatischen Updates jetzt abzulehnen, antworten Sie mit no. Sie können diese Einstel-

lungen später mit Hilfe der Komponente kav4lms-setup (Details s.

Page 23

Installation und Deinstallation 23

Achtung!

Bei der Integration in qmail ist es erforderlich, das automatische Update folgendermaßen anzupassen:

# /opt/kaspersky/kav4lms/bin/kav4lms-setup.sh \

--install-cron=updater --user=root

Pkt. 7.1 auf S. 83) oder mit Hilfe des Konfigurationsskripts der Anwendung vornehmen (Details s. Pkt. 10.2 auf S. 105).

6. Installieren Sie das webmin-Modul, das der Verwaltung von Kaspersky

Anti-Virus über das Webinterface des Programms Webmin dient.

Das Modul zur Remote-Verwaltung wird nur dann installiert, wenn sich

das Programm Webmin im standardmäßigen Ordner befindet. Nachdem

das Modul installiert wurde, erhalten Sie entsprechende Hinweise zur

Konfiguration der Interaktion mit der Anwendung.

Antworten Sie mit yes, um das webmin-Modul zu installieren, oder mit

no, um die Installation abzulehnen.

7. Legen Sie eine Liste der Domänen an, deren Mailverkehr vor Viren ge-

schützt werden soll. Der standardmäßig vorgesehene Wert lautet local-

host, localhost.localdomain. Um ihn zu verwenden, drücken Sie die

Eingabe-Taste.

Um manuell eine Liste der Domänen anzulegen, zählen Sie die Domä-

nen in der Befehlszeile auf. Sie können mehrere Werte (durch Komma

getrennt) angeben. Die Verwendung von Masken und regulären Aus-

drücken ist zulässig. In Domänennamen enthaltene Punkte müssen

durch Backslash "maskiert" werden.

Beispiel:

re:.*\.example\.com

8. Integrieren Sie Kaspersky Anti-Virus in ein Mailsystem. Sie können der

standardmäßig vorgeschlagene Variante zur Integration in das auf dem

Computer gefundene Mailsystem zustimmen, oder die Integration ab-

lehnen und sie später ausführen. Die Integration in ein Mailsystem wird

in Kapitel 4 auf S. 30 ausführlich beschrieben.

Für das Mailsysteme Exim und Postfix wird standardmäßig die post-

queue Integration verwendet (s. Pkt. 4.1.1 auf S. 31 und Pkt. 4.2.2 auf

S. 39).

Page 24

Kaspersky Anti-Virus 5.6 for Linux Mail Server

24

Achtung!

Bei der automatischen Integration in Sendmail versucht das Skript

immer, die .mc-Datei zu verändern, weil jede folgende Aktualisierung

die vorgenommenen Änderungen speichern wird. Wenn die .mc-Datei

include-Anweisungen enthält, die sich auf nicht vorhandene .mcDateien beziehen, so kann diese Datei nicht für die Integration von

Kaspersky Anti-Virus verwendet werden. Installieren Sie in diesem Fall

das Paket sendmail-cf für die Integration unter Verwendung der .cfDatei.

Wenn die .mc-Datei nicht für die Integration der Anwendung verwendet

werden kann, wird die .cf –Datei verwendet.

3.5. Erlaubnisregeln in den

Systemen SELinux und

AppArmor anpassen

Um das Modul SELinux mit den für die Arbeit von Kaspersky Anti-Virus erforderlichen Regeln zu erstellen, führen Sie nach der Installation der Anwendung und

ihrer Integration in das Mailsystem folgende Schritte aus:

1. Schalten Sie SELinux in den Permissive-Modus um:

# setenforce Permissive

2. Senden Sie eine oder mehrere Testnachrichten und vergewissern Sie

sich, dass Sie der Antiviren-Untersuchung unterzogen und den Empfängern zugestellt wurden.

3. Erstellen Sie auf Basis von Sperreinträgen ein Regelmodul:

Für Fedora:

# audit2allow -l -M kav4lms -i /var/log/messages

Für RHEL:

# audit2allow -l -M kav4lms –i\

/var/log/audit/audit.log

4. Laden Sie das resultierende Regelmodul:

# semodule -i kav4lms.pp

5. Schalten Sie SELinux in den Enforcing-Modus um:

# setenforce Enforcing

Page 25

Installation und Deinstallation 25

Wenn neue Audit-Meldungen erscheinen, die sich auf Kaspersky Anti-Virus beziehen, muss die Datei für das Regelmodul aktualisiert werden:

Für Fedora:

# audit2allow -l -M kav4lms -i /var/log/messages

# semodule -u kav4lms.pp

Für RHEL:

# audit2allow -l -M kav4lms –i /var/log/audit/audit.log

# semodule -u kav4lms.pp

Zusätzliche Informationen finden Sie in:

RedHat Enterprise Linux: Handbuch "Red Hat Enterprise Linux Dep-

loyment Guide", Kapitel "44. Security and SELinux".

Fedora: Fedora SELinux Project Pages.

Debian GNU/Linux: Handbuch "Configuring the SELinux Policy" des

selinux-doc Pakets "Documentation for Security-Enhanced Linux".

Um die AppArmor-Profile, die für die Arbeit von Kaspersky Anti-Virus erforderlich

sind, zu aktualisieren, gehen Sie nach der Installation der Anwendung und ihrer

Integration in das Mailsystem folgendermaßen vor:

1. Schalten Sie alle Regeln der Anwendung in den Complain-Modus um:

# aa-complain /etc/apparmor.d/*

# /etc/init.d/apparmor reload

2. Starten Sie das Mailsystem neu:

# /etc/init.d/postfix restart

3. Starten Sie kav4lms und kav4lms-filters neu:

# /etc/init.d/kav4lms restart

# /etc/init.d/kav4lms-filters restart

4. Senden Sie eine oder mehrere Testnachrichten und vergewissern Sie

sich, dass Sie der Antiviren-Untersuchung unterzogen und den Empfängern zugestellt wurden.

5. Starten Sie die Utility zur Aktualisierung von Profilen:

# aa-logprof

6. Laden Sie die AppArmor-Regeln neu:

# /etc/init.d/apparmor reload

7. Schalten Sie alle Regeln für die Anwendung in den Enforcing-Modus

um:

Page 26

Kaspersky Anti-Virus 5.6 for Linux Mail Server

26

# aa-enforce /etc/apparmor.d/*

# /etc/init.d/apparmor reload

Wenn neue Audit-Meldungen erscheinen, die sich auf Kaspersky Anti-Virus beziehen, dann sind die in Pkt. 5 und 6 beschriebenen Schritte zu wiederholen.

Zusätzliche Informationen finden Sie in:

openSUSE und SUSE Linux Enterprise Server: "Novell AppArmor

Quick Start", "Novell AppArmor Administration Guide".

Ubuntu: Handbuch "Ubuntu Server Guide", Kapitel "8. Security".

3.6. Installation des webmin-Moduls

zur Verwaltung von Kaspersky

Anti-Virus

Kaspersky Anti-Virus lässt sich auch unter Verwendung des Programms Webmin

über einen Webbrowser fernsteuern.

Webmin ist ein Programm, das die Verwaltung eines Linux/Unix-Systems vereinfacht. Das Programm basiert auf einer Modulstruktur mit der Möglichkeit der Integration neuer Module und der Entwicklung eigener Module. Zusätzliche Informationen über das Programm und seine Installation erhalten Sie auf der offiziellen Seite des Programms: www.webmin.com. Außerdem stehen dort eine Dokumentation und Distribution von Webmin zum Download bereit.

Die Distribution von Kaspersky Anti-Virus enthält ein webmin-Modul. Wenn das

Programm Webmin bereits im System installiert ist, kann das Modul installiert

werden, wenn die Anwendung nach der Installation angepasst wird (s. Pkt. 3.4

auf S. 21). Andernfalls kann die Installation zu einem beliebigen Zeitpunkt erfolgen, nachdem das Programm Webmin installiert worden ist.

Im Folgenden wird das Vorgehen zur Verbindung des webmin-Moduls, das der

Verwaltung von Kaspersky Anti-Virus dient, ausführlich beschrieben.

Wenn bei der Installation von Webmin standardmäßige Einstellungen verwendet

wurden, kann nach Abschluss der Installation mit Hilfe des Browsers auf das

Programm zugegriffen werden, wobei die Verbindung über das Protokoll

HTTP/HTTPS auf Port 10000 erfolgt.

Um das webmin-Modul zur Verwaltung von Kaspersky Anti-Virus zu installieren,

ist es erforderlich:

1. Über den Webbrowser Zugriff auf das Programm Webmin zu erhalten

und dabei Administratorrechte dieses Programms zu verwenden.

Page 27

Installation und Deinstallation 27

Hinweis

Das Webmin-Modul besteht aus der Datei mailgw.wbm und befindet sich standardmäßig im Verzeichnis /opt/kaspersky/kav4lms/share/webmin/ (für LinuxDistributionen) oder /usr/local/share/kav4lms/webmin/ (für FreeBSDDistributionen).

2. Wählen Sie im Webmin-Menü die Registerkarate Webmin Configura-

tion und anschließend den Abschnitt Webmin Modules.

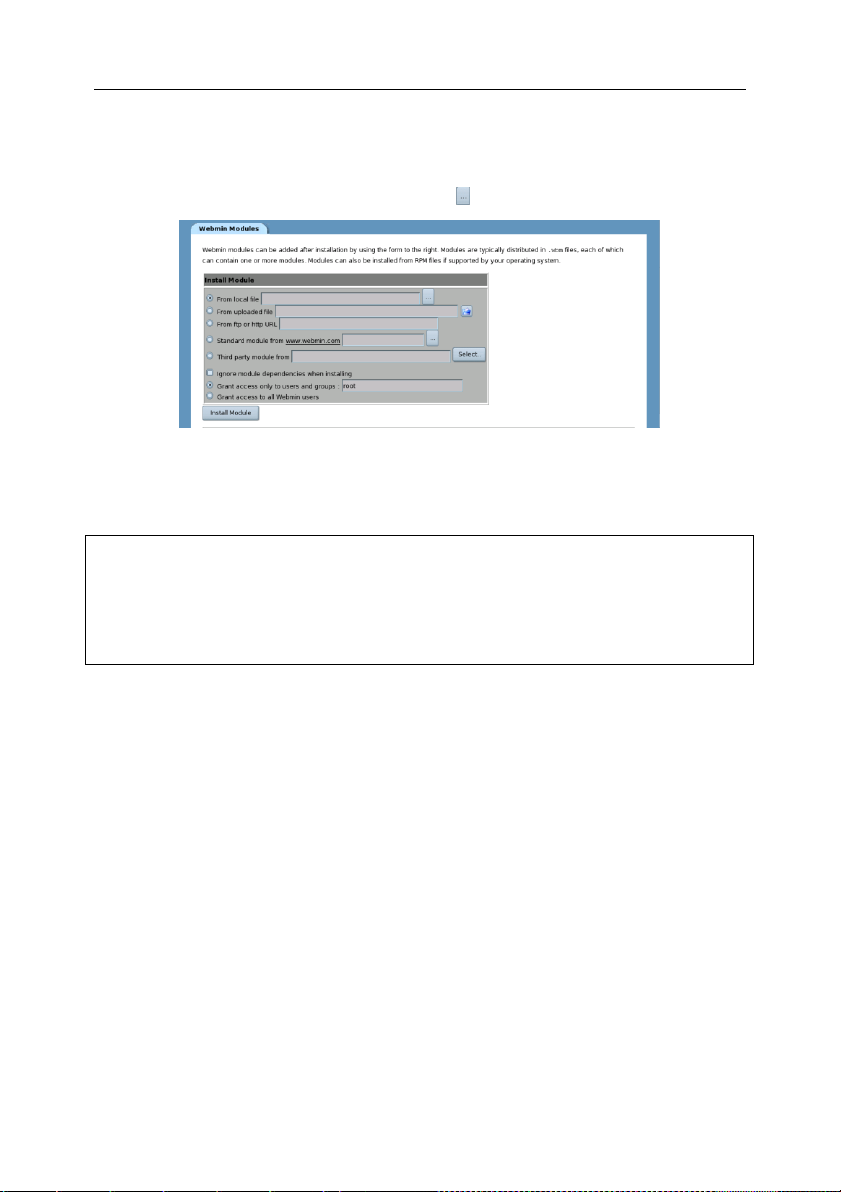

3. Wählen Sie im Abschnitt Install Module den Punkt From Local File

und klicken Sie auf die Schaltfläche (s. Abb. 1).

Abbildung 1. Abschnitt Install Module

4. Geben Sie den Pfad des webmin-Moduls der Anwendung an und kli-

cken Sie auf OK.

Bei erfolgreicher Installation des webmin-Moduls erscheint eine entsprechende

Meldung auf dem Bildschirm.

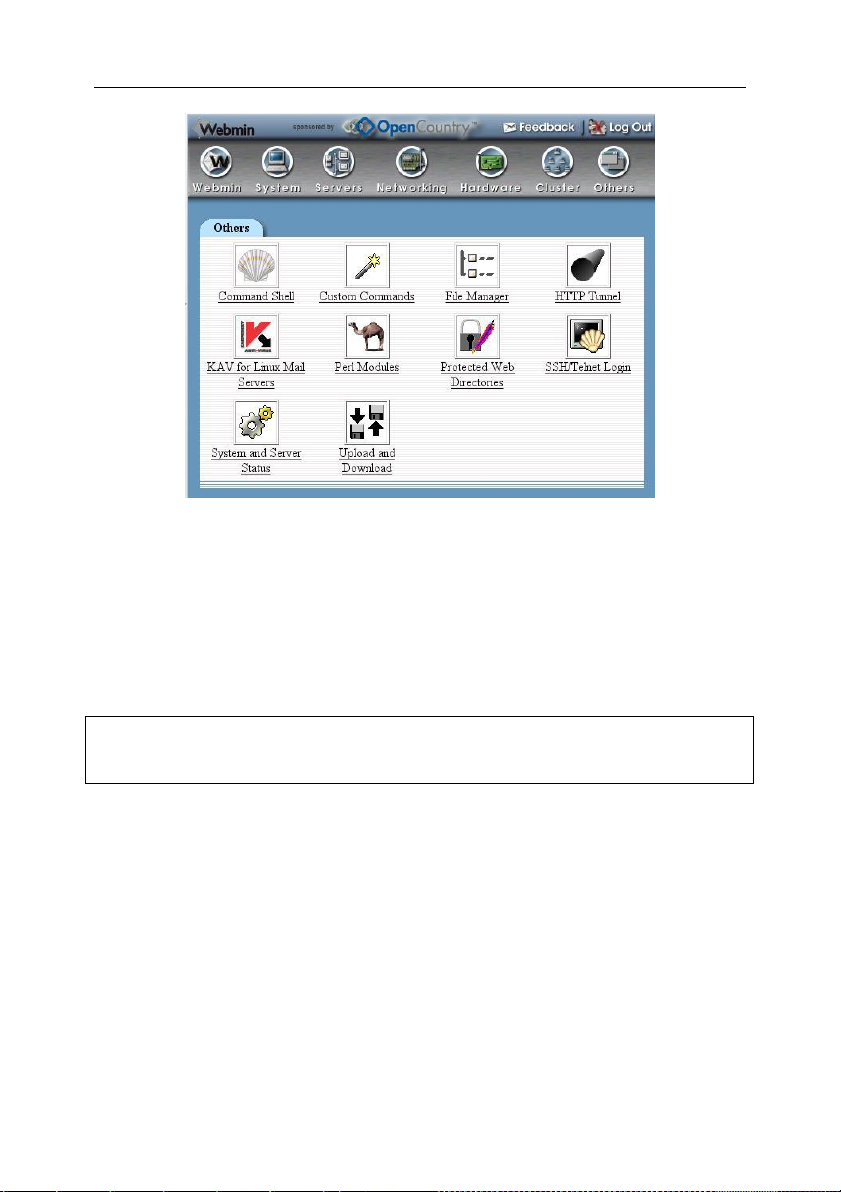

Um auf die Einstellungen von Kaspersky Anti-Virus zuzugreifen, wechseln Sie

auf die Registerkarte Others und klicken Sie anschließend auf das Symbol von

Kaspersky Anti-Virus (s. Abb. 2).

Page 28

Kaspersky Anti-Virus 5.6 for Linux Mail Server

28

Achtung!

Der Deinstallationsvorgang beendet automatisch die Arbeit der Anwendung!

Abbildung 2. Symbol von Kaspersky Anti-Virus auf der Registerkarte Others

3.7. Deinstallation der Anwendung

Für die Deinstallation von Kaspersky Anti-Virus ist das Vorhandensein der Rechte eines privilegierten Benutzers (root) erforderlich. Wenn Sie im Moment der

Deinstallation nicht über diese Rechte verfügen, ist die Anmeldung am System

als Benutzer root erforderlich.

Bei der Deinstallation wird die Anwendung beendet und die bei der Installation

erstellten Dateien und Ordner werden gelöscht. Allerdings bleiben Ordner und

Dateien, die vom Administrator erstellt oder geändert wurden, erhalten (Konfigurationsdatei der Anwendung, Konfigurationsdateien von Gruppen, Dateien mit

Benachrichtigungsvorlagen, Quarantäneordner, Schlüsseldatei).

Der Deinstallationsvorgang wird in Abhängigkeit von dem verwendeten Paketmanager auf unterschiedliche Art gestartet. Es folgt eine Beschreibung der Varianten:

Wenn bei der Installation das rpm-Paket verwendet wurde, geben Sie zum Start

des Deinstallationsvorgangs in der Befehlszeile ein:

# rpm -e <Paketname>

Page 29

Installation und Deinstallation 29

Wenn bei der Installation das deb-Paket verwendet wurde, geben Sie zum Start

des Deinstallationsvorgangs in der Befehlszeile ein:

# dpkg -P <Paketname>

wenn Sie die Anwendung zusammen mit ihren Konfigurationsdateien löschen

möchten, oder:

# dpkg -r <Paketname>

wenn Sie die Anwendung entfernen möchten, ohne ihre Konfigurationsdateien zu

löschen.

Wenn bei der Installation das pkg-Paket verwendet wurde, geben Sie zum Start

des Deinstallationsvorgangs in der Befehlszeile ein:

# pkg_delete <Paketname>

Über den erfolgreichen Abschluss der Deinstallation informiert eine entsprechende Bildschirmmeldung.

Wenn für die Verwaltung von Kaspersky Anti-Virus das Modul zur RemoteVerwaltung der Anwendung (webmin-Modul) installiert worden ist, wird es manuell mit Hilfe der standardmäßigen Mittel des Programms Webmin deinstalliert.

Page 30

Hinweis

Bei der post-queue Integration lässt es das Mailsystem nicht zu, eine E-Mail zu-

rückzuweisen. Wird allerdings in den Parametern von Kaspersky Anti-Virus als

Aktion für Objekte reject gewählt, so erhält der Absender eine Benachrichtigung

über das Zurückweisen der Nachricht. Der Benachrichtigungstext wird durch den

Parameter RejectReply im Abschnitt [kav4lms: groups. <Gruppenname>.settings] der Konfigurationsdatei der Gruppe festgelegt.

Achtung!

Bei Verwendung eines Sockets sind zwei Regeln zu beachten:

Wenn ein Netzwerksocket festgelegt wird, muss die Portnummer höher

als 1024 sein.

Wenn ein lokaler Socket festgelegt wird, müssen Filter und zentraler

Dienst über Rechte für den Zugriff auf den angegebenen Socket verfü-

gen.

KAPITEL 4. INTEGRATION IN

EIN MAILSYSTEM

Nach der Installation muss Anti-Virus in ein Mailsystem integriert werden. Dazu

ist es erforderlich, die Parameter der Konfigurationsdateien der Anwendung und

des Mailsystems zu ändern. Die Integration kann mit Hilfe des im Lieferumfang

enthaltenen Konfigurationsskripts der Anwendung (s. Pkt. 3.4 auf S. 21 und Pkt.

10.2 auf S. 105) oder durch manuelles Anpassen der Konfigurationsdateien von

Kaspersky Anti-Virus und des Mailsystems erfolgen.

Für die Mailsysteme Exim und Postfix unterstützt Anti-Virus sowohl die pre-

queue als auch die post-queue Integration. Bei der pre-queue Integration werden

die E-Mails zur Untersuchung übergeben, bevor sie in die Warteschlange des

Mailsystems gestellt werden, bei der post-queue Integration nach der Aufnahme

in die Warteschlange des Mailsystems.

Für Sockets, die zum Informationsaustausch zwischen Mailsystem, Filter und

zentralem Dienst von Kaspersky Anti-Virus verwendet werden, gelten folgende

Regeln:

inet:<port>@<ip_address> – für Netzwerksocket

local:<socket_path> – für lokalen Socket

Page 31

Integration in ein Mailsystem 31

Achtung!

Bei der post-queue Integration in Exim müssen die Parameter FilterSo-

cket, ServiceSocket und ForwardSocket auf einen Netzwerksocket

zeigen.

4.1. Integration in das Mailsystem

Exim

Für die Integration in das Mailsystem Exim sind in Anti-Virus zwei Methoden

vorgesehen:

post-queue Integration durch verändertes Routing: Der gesamte

über den geschützten Server abgewickelte Mailverkehr wird nach der

Aufnahme in die Warteschlange des Mailsystems zur Untersuchung

übergeben (post-queue Filterung).

pre-queue Integration unter Verwendung einer dynamisch gelade-

nen Bibliothek: E-Mails werden zur Untersuchung übergeben, bevor

sie in die Warteschlange des Mailsystems gestellt werden (pre-queue

Filterung).

4.1.1. Post-queue Integration durch

verändertes Routing

Bei der Integration durch verändertes Routing werden E-Mails von allen MailRoutern zur Untersuchung umgeleitet. Dazu erhält der Parameter pass_router

für jeden Exim-Router den Wert kav4lms_filter.

Damit die Nachrichten bei der post-queue Integration korrekt zur Untersuchung

übergeben und wieder an das Mailsystem zurückgegeben werden, sind folgende

Bedingungen zu beachten:

1. Es muss ein Filter für das Abfangen von E-Mails aus dem Mailsystem

eingerichtet werden. Der Endpunkt der Verbindung "Filter - Mailsystem"

ist der Socket, der durch den Parameter FilterSocket im Abschnitt

[kav4lms:filter.settings] der Hauptkonfigurationsdatei der Anwendung

festgelegt wird.

2. Der Filter muss die Nachrichten zur Untersuchung an den zentralen

Anwendungsdienst übergeben. Der Endpunkt der Verbindung "Filter Zentraler Dienst" ist der Socket, der durch den Parameter ServiceSo-

cket im Abschnitt [kav4lms:server.settings] der Hauptkonfigurations-

datei der Anwendung festgelegt wird.

Page 32

Kaspersky Anti-Virus 5.6 for Linux Mail Server

32

3. Der Filter muss die Nachrichten an das Mailsystem zurückgeben. Der

Endpunkt der Verbindung "Anwendung – Mailsystem" ist der Socket,

der durch den Parameter ForwardSocket im Abschnitt

[kav4lms:filter.settings] der Hauptkonfigurationsdatei der Anwendung

festgelegt wird.

Um Kaspersky Anti-Virus mit Hilfe des Konfigurationsskripts der Anwendung in

Exim zu integrieren:

geben Sie den Befehl:

für Linux:

# /opt/kaspersky/kav4lms/bin/kav4lms-setup.sh \

--install-filter=exim

für FreeBSD:

# /usr/local/bin/kav4lms-setup.sh \

--install-filter=exim

Um die Anwendung manuell in Exim zu integrieren:

1. Fertigen Sie eine Sicherungskopie der Exim-Konfigurationsdateien an.

2. Fügen Sie dem Abschnitt main configuration settings der Exim-

Konfigurationsdatei folgende Zeilen hinzu:

#kav4lms-filter-begin-1

local_interfaces=0.0.0.0.25:<forward_socket_ip>.\

<forward_socket_port_number>

#kav4lms-filter-end-1

wobei <forward_socket_ip>.<forward_socket_port_number>

– IP-Adresse und Portnummer, an die die E-Mails nach der Untersuchung gesendet werden.

3. Fügen Sie dem Abschnitt routers der Exim-Konfigurationsdatei folgen-

de Zeilen hinzu:

#kav4lms-filter-begin-2

kav4lms_dnslookup:

driver = dnslookup

domains = ! +local_domains

ignore_target_hosts = 0.0.0.0 : 127.0.0.0/8

verify_only

pass_router = kav4lms_filter

no_more

Page 33

Integration in ein Mailsystem 33

kav4lms_system_aliases:

driver = redirect

allow_fail

allow_defer

data = ${lookup{$local_part}lsearch{/etc/aliases}}

verify_only

pass_router = kav4lms_filter

kav4lms_localuser:

driver = accept

check_local_user

verify_only

pass_router = kav4lms_filter

failed_address_router:

driver = redirect

verify_only

condition = "{0}"

allow_fail

data = :fail: Failed to deliver to address

no_more

kav4lms_filter:

driver = manualroute

condition = "${if or {{eq {$interface_port}\

{<forward_socket_port_number>}} \

{eq {$received_protocol}{spam-scanned}} \

}{0}{1}}"

transport = kav4lms_filter

route_list = "* localhost byname"

self = send

#kav4lms-filter-end-2

wobei <forward_socket_port_number> – Portnummer des Sockets, an den die E-Mails nach der Untersuchung übergeben werden.

4. Fügen Sie dem Abschnitt transports der Exim-Konfigurationsdatei fol-

gende Zeilen hinzu:

Page 34

Kaspersky Anti-Virus 5.6 for Linux Mail Server

34

#kav4lms-filter-begin-3

kav4lms_filter:

driver = smtp

port = <filter_socket_port_number>

delay_after_cutoff = false

allow_localhost

#kav4lms-filter-end-3

wobei <filter_socket_port_number> - Portnummer für die Verbindung mit dem Filter von Kaspersky Anti-Virus.

5. Weisen Sie dem Parameter ForwardSocket aus dem Abschnitt

[kav4lms:filter.settings] der Hauptkonfigurationsdatei der Anwendung

den Wert <for-

ward_socket_ip>.<forward_socket_port_number> aus Punkt

2 zu.

6. Beenden Sie den Dienst kav4lms-filter.

7. Fügen Sie dem Abschnitt [1043] der Datei

/var/opt/kaspersky/applications.setup (für Linux)

/var/db/kaspersky/applications.setup (für FreeBSD)

folgende Zeile hinzu:

FILTER_SERVICE=true

FILTER_PROGRAM=kav4lms-filter

8. Starten Sie den Dienst kav4lms-filter.

9. Restart exim.

4.1.2. Pre-queue Integration unter

Verwendung einer dynamisch

geladenen Bibliothek

Der Filter muss die Nachrichten zur Untersuchung an den zentralen

Anwendungsdienst übergeben. Der Endpunkt der Verbindung "Filter - Zentraler

Dienst" ist der Socket, der durch den Parameter ServiceSocket im Abschnitt

[kav4lms:server.settings] der Hauptkonfigurationsdatei der Anwendung

festgelegt wird.

Um Kaspersky Anti-Virus mit Hilfe des Konfigurationsskripts der Anwendung in

Exim zu integrieren:

geben Sie den Befehl:

Page 35

Integration in ein Mailsystem 35

für Linux:

# /opt/kaspersky/kav4lms/bin/kav4lms-setup.sh \

--install-filter=exim-dlfunc

für FreeBSD:

# /var/db/kaspersky/kav4lms/bin/kav4lms-setup.sh \

--install-filter=exim-dlfunc

Um Kaspersky Anti-Virus manuell in Exim zu integrieren:

1. Vergewissern Sie sich, dass das Mailsystem Exim die Funktion zur In-

haltsfilterung dlfunc unterstützt. Geben Sie dazu den Befehl:

exim -bV

Als positive Antwort gilt das Ergebnis:

Expand_dlfunc

2. Fertigen Sie eine Sicherungskopie der Exim-Konfigurationsdateien an.

3. Fügen Sie dem Abschnitt main configuration settings der Exim-

Konfigurationsdatei folgende Zeilen hinzu:

#kav4lms-filter-begin

acl_smtp_data = acl_check_data

#kav4lms-filter-end

4. Fügen Sie dem Abschnitt ACL der Exim-Konfigurationsdatei folgende

Zeilen hinzu:

acl_check_data:

#kav4lms-dlfunc-begin

warn set acl_m0 = \

${dlfunc{<libkavexim.so>}{kav}{<socket>}\

{/var/tmp//.kav4lms-exim}}

accept condition = ${if match{$acl_m0}{\N^kav4lms: \

continue\N}{yes}{no}}

logwrite = kav4lms returned continue

deny condition = ${if match{$acl_m0}{\N^kav4lms: \

reject.*\N}{yes}{no}}

logwrite = kav4lms returned reject

message = Kaspersky Anti-Virus rejected the mail

discard condition = ${if match{$acl_m0}\

{\N^kav4lms: drop.*\N}{yes}{no}}

logwrite = kav4lms returned drop

message = Kaspersky Anti-Virus dropped the mail

Page 36

Kaspersky Anti-Virus 5.6 for Linux Mail Server

36

defer condition = ${if match{$acl_m0}\

{\N^kav4lms: temporary failure.*\N}{yes}{no}}

logwrite = kav4lms returned temporary failure

message = Kaspersky Anti-Virus returned \

temporary failure

accept

#kav4lms-dlfunc-end

wobei <socket> - Socket für die Verbindung des Filters und des zentralen Diensts von Kaspersky Anti-Virus, der durch den Parameter Fil-

terSocket im Abschnitt [kav4lms:filter.settings] der Hauptkonfigurationsdatei von Kaspersky Anti-Virus festgelegt wird; <libkavexim.so>

- Pfad der Bibliothek libkavexim.so:

für 32-Bit Linux-Distributionen:

/opt/kaspersky/kav4lms/lib/libkavexim.so

für 64-Bit Linux-Distributionen:

/opt/kaspersky/kav4lms/lib64/libkavexim.so

für FreeBSD:

/usr/local/lib/kaspersky/kav4lms/libkavexim.so

5. Beenden Sie den Dienst kav4lms-filter.

6. Fügen Sie dem Abschnitt [1043] der Datei

/var/opt/kaspersky/applications.setup (für Linux)

/var/db/kaspersky/applications.setup (für FreeBSD)

folgende Zeile hinzu:

für Linux:

FILTER_SERVICE=false

FILTER_PROGRAM=/opt/kaspersky/kav4lms/lib/libkavexim\

.so

für FreeBSD:

FILTER_SERVICE=false

FILTER_PROGRAM=/usr/local/lib/kaspersky/kav4lms/\

libkavexim.so

7. Restart exim.

Page 37

Integration in ein Mailsystem 37

Achtung!

Bei der Integration in Postfix können die Parameter FilterSocket, Ser-

viceSocket und ForwardSocket sowohl auf einen Netzwerksocket als

auch auf einen lokalen Socket zeigen.

4.2. Integration in das Mailsystem

Postfix

Es stehen drei Methoden zur Verfügung, um Anti-Virus in Postfix zu intergrieren:

post-queue Integration: Der gesamte Mailverkehr, der über den ge-

schützten Server läuft, wird zur Untersuchung übergeben, nachdem er

in die Warteschlange des Mailsystems aufgenommen wurde.

pre-queue Integration: E-Mails werden zur Untersuchung übergeben,

bevor sie in die Warteschlange des Mailsystems gestellt werden.

Integration mit Milter: E-Mails werden unter Verwendung des Milter-

Programminterfaces zur Untersuchung übergeben.

4.2.1. Post-queue integration

Damit die Nachrichten korrekt an Anti-Virus übergeben und wieder an den MTA

zurückgegeben werden, sind folgende Bedingungen zu beachten:

1. Es muss ein Filter für das Abfangen von E-Mails aus dem Mailsystem

eingerichtet werden. Der Endpunkt der Verbindung "Filter - Mailsystem"

ist der Socket, der durch den Parameter FilterSocket im Abschnitt

[kav4lms:filter.settings] der Hauptkonfigurationsdatei der Anwendung

festgelegt wird.

2. Der Filter muss die Nachrichten zur Untersuchung an den zentralen

Anwendungsdienst übergeben. Der Endpunkt der Verbindung "Filter Zentraler Dienst" ist der Socket, der durch den Parameter ServiceSo-

cket im Abschnitt [kav4lms:server.settings] der Hauptkonfigurations-

datei der Anwendung festgelegt wird.

3. Der Filter muss die Nachrichten an das Mailsystem zurückgeben. Der

Endpunkt der Verbindung "Anwendung – Mailsystem" ist der Socket,

der durch den Parameter ForwardSocket im Abschnitt

[kav4lms:filter.settings] der Hauptkonfigurationsdatei der Anwendung

festgelegt wird.

Page 38

Kaspersky Anti-Virus 5.6 for Linux Mail Server

38

Hinweis:

Wenn Sie Strings aus dem Handbuch in die Postfix-Konfigurationsdatei kopieren,

löschen Sie die Zeichen «\» und darauf folgende Zeilenumbrüche.

Hinweis

Wenn für die Integration in Postfix 2.3 oder höher ein lokaler Socket

verwendet wird, fügen Sie der oben genannten Zeile den Parameter

"no_milters" hinzu. Die Zeile lautet dann:

-o receive_override_options=\

no_unknown_recipient_checks,no_header_body_checks,\

no_address_mappings,no_milters

Um Kaspersky Anti-Virus mit Hilfe des Konfigurationsskripts der Anwendung in

Postfix zu integrieren:

geben Sie den Befehl:

# /opt/kaspersky/kav4lms/bin/kav4lms-setup.sh \

--install-filter=postfix

für FreeBSD:

# /usr/local/bin/kav4lms-setup.sh \

--install-filter=postfix

Um die Anwendung manuell in Postfix zu integrieren:

1. Fügen Sie der Datei master.cf folgende Zeilen hinzu:

#kav4lms-filter-begin

kav4lms_filter unix - - n\

- 10 smtp

-o smtp_send_xforward_command=yes

<forward_socket_ip_address>:<forward_socket_port>\

inet n - n - 10\

smtpd

-o content_filter=

-o receive_override_options=\

no_unknown_recipient_checks,no_header_body_checks,\

no_address_mappings

-o smtpd_helo_restrictions=

-o smtpd_client_restrictions=

-o smtpd_sender_restrictions=

-o smtpd_recipient_restrictions=\

permit_mynetworks,reject

Page 39

Integration in ein Mailsystem 39

-o mynetworks=127.0.0.0/8,[::1]/128

-o smtpd_authorized_xforward_hosts=\

127.0.0.0/8,[::1]/128

#kav4lms-filter-end

wobei<forward_socket_ip_address>:<forward_socket_port> – IP-

Adresse und Portnummer des Sockets, an den die E-Mails nach der

Untersuchung übergeben werden.

2. Fügen Sie der Datei main.cf folgende Zeilen hinzu:

#kav4lms-filter-begin

content_filter = \

kav4lms_filter:<filter_socket_ip_address>:\

<filter_socket_port>

#kav4lms-filter-end

wobei <filter_socket_ip_address>:<filter_socket_port> –

IP-Adresse und Portnummer des Sockets, der zur Verbindung des Filters mit dem Mailsystem dient.

3. Beenden Sie den Dienst kav4lms-filter.

4. Fügen Sie dem Abschnitt [1043] der Datei

/var/opt/kaspersky/applications.setup (für Linux)

/var/db/kaspersky/applications.setup (für FreeBSD)

folgende Zeile hinzu:

FILTER_SERVICE=true

FILTER_PROGRAM=kav4lms-filter

5. Starten Sie den Dienst kav4lms-filter.

6. Restart Postfix.

4.2.2. Pre-queue integration

Damit die Nachrichten korrekt an Anti-Virus übergeben und wieder an den MTA

zurückgegeben werden, sind folgende Bedingungen zu beachten:

1. Es muss ein Filter für das Abfangen von E-Mails aus dem Mailsystem

eingerichtet werden. Der Endpunkt der Verbindung "Filter - Mailsystem"

ist der Socket, der durch den Parameter FilterSocket im Abschnitt

[kav4lms:filter.settings] der Hauptkonfigurationsdatei der Anwendung

festgelegt wird.

2. Der Filter muss die Nachrichten zur Untersuchung an den zentralen

Anwendungsdienst übergeben. Der Endpunkt der Verbindung "Filter -

Page 40

Kaspersky Anti-Virus 5.6 for Linux Mail Server

40

Achtung!

Bei der Integration in Postfix können die Parameter FilterSocket, Ser-

viceSocket und ForwardSocket sowohl auf einen Netzwerksocket als

auch auf einen lokalen Socket zeigen.

Hinweis:

Wenn Sie Strings aus dem Handbuch in die Postfix-Konfigurationsdatei kopieren,

löschen Sie die Zeichen «\» und darauf folgende Zeilenumbrüche.

Zentraler Dienst" ist der Socket, der durch den Parameter ServiceSo-

cket im Abschnitt [kav4lms:server.settings] der Hauptkonfigurations-

datei der Anwendung festgelegt wird.

3. Der Filter muss die Nachrichten an das Mailsystem zurückgeben. Der

Endpunkt der Verbindung "Anwendung – Mailsystem" ist der Socket,

der durch den Parameter ForwardSocket im Abschnitt

[kav4lms:filter.settings] der Hauptkonfigurationsdatei der Anwendung

festgelegt wird.

Um Kaspersky Anti-Virus mit Hilfe des Konfigurationsskripts der Anwendung in

Postfix zu integrieren:

geben Sie den Befehl:

# /opt/kaspersky/kav4lms/bin/kav4lms-setup.sh \

--install-filter=postfix-prequeue

für FreeBSD:

# /usr/local/bin/kav4lms-setup.sh \

--install-filter=postfix-prequeue

Um die Anwendung manuell in Postfix zu integrieren:

1. Fügen Sie der Datei master.cf folgende Zeilen hinzu:

#kav4lms-filter-begin

kav4lms_filter unix - - n\

- 10 smtp

-o smtp_send_xforward_command=yes

<forward_socket_ip_address>:<forward_socket_port>\

inet n - n - 10\

smtpd

-o content_filter=

-o receive_override_options=\

no_unknown_recipient_checks,no_header_body_checks,\

no_address_mappings

Page 41

Integration in ein Mailsystem 41

Hinweis

Wenn für die Integration in Postfix 2.3 oder höher ein lokaler Socket

verwendet wird, fügen Sie der oben genannten Zeile den Parameter

"no_milters" hinzu. Die Zeile lautet dann:

-o receive_override_options=\

no_unknown_recipient_checks,no_header_body_checks,\

no_address_mappings,no_milters

-o smtpd_helo_restrictions=

-o smtpd_client_restrictions=

-o smtpd_sender_restrictions=

-o smtpd_recipient_restrictions=\

permit_mynetworks,reject

-o mynetworks=127.0.0.0/8,[::1]/128

-o smtpd_authorized_xforward_hosts=\

127.0.0.0/8,[::1]/128

#kav4lms-prequeue-end

wobei<forward_socket_ip_address>:<forward_socket_port> – IP-

Adresse und Portnummer des Sockets, an den die E-Mails nach der

Untersuchung übergeben werden.

2. Fügen Sie der Datei master.cf folgende Zeilen hinzu:

smtp inet n - n - 20 smtpd

Fügen Sie den folgenden Parameter hinzu:

#kav4lms-prequeue-begin

-o smtpd_proxy_filter=:<filter_socket_port>

#kav4lms-prequeue-end

3. Beenden Sie den Dienst kav4lms-filter.

4. Fügen Sie dem Abschnitt [1043] der Datei

/var/opt/kaspersky/applications.setup (für Linux)

/var/db/kaspersky/applications.setup (für FreeBSD)

folgende Zeile hinzu:

FILTER_SERVICE=true

FILTER_PROGRAM=kav4lms-filter

5. Starten Sie den Dienst kav4lms-filter.

6. Restart Postfix.

Page 42

Kaspersky Anti-Virus 5.6 for Linux Mail Server

42

Achtung!

Bei der Integration in Postfix können die Parameter FilterSocket, Ser-

viceSocket sowohl auf einen Netzwerksocket als auch auf einen loka-

len Socket zeigen.

Hinweis:

Wenn Sie Strings aus dem Handbuch in die Postfix-Konfigurationsdatei kopieren,

löschen Sie die Zeichen «\» und darauf folgende Zeilenumbrüche.

4.2.3. Integration mit Milter

Damit die Nachrichten korrekt an Anti-Virus übergeben und wieder an den MTA

zurückgegeben werden, sind folgende Bedingungen zu beachten:

1. Es muss ein Filter für das Abfangen von E-Mails aus dem Mailsystem

eingerichtet werden. Der Endpunkt der Verbindung "Filter - Mailsystem"

ist der Socket, der durch den Parameter FilterSocket im Abschnitt

[kav4lms:filter.settings] der Hauptkonfigurationsdatei der Anwendung

festgelegt wird.

2. Der Filter muss die Nachrichten zur Untersuchung an den zentralen

Anwendungsdienst übergeben. Der Endpunkt der Verbindung "Filter Zentraler Dienst" ist der Socket, der durch den Parameter ServiceSo-

cket im Abschnitt [kav4lms:server.settings] der Hauptkonfigurations-

datei der Anwendung festgelegt wird.

Um Kaspersky Anti-Virus mit Hilfe des Konfigurationsskripts der Anwendung in

Postfix zu integrieren:

geben Sie den Befehl:

# /opt/kaspersky/kav4lms/bin/kav4lms-setup.sh \

--install-filter=postfix-milter

für FreeBSD:

# /usr/local/bin/kav4lms-setup.sh \

--install-filter=postfix-milter

Um die Anwendung manuell in Postfix zu integrieren:

1. Fügen Sie der Datei main.cf folgende Zeilen hinzu:

smtpd_milters = inet:127.0.0.1:10025,

#kav4lms-milter-begin

Page 43

Integration in ein Mailsystem 43

milter_connect_macros = j _ {daemon_name} {if_name} \

{if_addr}

milter_helo_macros = {tls_version} {cipher} \

{cipher_bits} {cert_subject} {cert_issuer}

milter_mail_macros = i {auth_type} {auth_authen} \

{auth_ssf} {auth_author} {mail_mailer} {mail_host} \

{mail_addr}

milter_rcpt_macros = {rcpt_mailer} {rcpt_host} \

{rcpt_addr}

milter_default_action = tempfail

milter_protocol = 3

milter_connect_timeout=180

milter_command_timeout=180

milter_content_timeout=600

#kav4lms-milter-end

2. Beenden Sie den Dienst kav4lms-milter.

3. Fügen Sie dem Abschnitt [1043] der Datei

/var/opt/kaspersky/applications.setup (für Linux)

/var/db/kaspersky/applications.setup (für FreeBSD)

folgende Zeile hinzu:

FILTER_SERVICE=true

FILTER_PROGRAM=kav4lms-milter

4. Starten Sie den Dienst kav4lms-milter.

5. Restart Postfix.

4.3. Integration in das Mailsystem

qmail

Ein Mailsystem auf der Basis von qmail bietet keine Mittel für die Integration von

Erweiterungen. Der Integrationsvorgang besteht im Austausch der ursprüngli-

chen ausführbaren Datei qmail-queue durch die Datei

/opt/kaspersky/kav4lms/lib/bin/kav4lms-qmail

(/usr/local/libexec/kaspersky/kav4lms/kav4lms-qmail für FreeBSD), die zum Lieferumfang der Anwendung gehört. Diese Datei gewährleistet die E-Mail-Filterung

und überträgt den Mailverkehr zum weiteren Routing an die ursprüngliche Datei

qmail-queue. E-Mails werden zur Untersuchung übergeben, bevor sie in die War-

teschlange des Mailsystems gestellt werden (pre-queue Filterung).

Page 44

Kaspersky Anti-Virus 5.6 for Linux Mail Server

44

Achtung!

Bei der Integration in qmail kann der Parameter ServiceSocket sowohl auf einen Netzwerksocket als auch auf einen lokalen Socket zeigen.

Um Kaspersky Anti-Virus mit Hilfe des Konfigurationsskripts der Anwendung in

qmail zu integrieren:

geben Sie den Befehl:

für Linux:

# /opt/kaspersky/kav4lms/bin/kav4lms-setup.sh \

--install-filter=qmail

für FreeBSD: