Page 1

Kaspersky Anti-Virus 8.0 for Lotus Domino

Guide de déploiement

VERSION DE L'APPLICATION: 8.0

Page 2

2

Chers utilisateurs !

Nous vous remercions d'avoir choisi notre logiciel. Nous espérons que ce manuel vous sera utile et qu'il répondra à la

majorité des questions.

Attention ! Ce document demeure la propriété de Kaspersky Lab ZAO (puis dans le texte Kaspersky Lab) et il est protégé

par les législations de la Fédération de Russie et les accords internationaux sur les droits d'auteur. Toute copie ou

diffusion illicite de ce document, en tout ou en partie, est passible de poursuites civiles, administratives ou judiciaires

conformément aux lois de la France.

La copie sous n'importe quelle forme et la diffusion, y compris la traduction, de n'importe quel document sont admises

uniquement sur autorisation écrite de Kaspersky Lab.

Ce document et les illustrations qui l'accompagnent peuvent être utilisés uniquement à des fins personnelles, non

commerciales et informatives.

Ce document peut être modifié sans un avertissement préalable. La version la plus récente de ce document est

accessible sur le site de Kaspersky Lab à l'adresse http://www.kaspersky.com/fr/docs.

Kaspersky Lab ne pourra être tenue responsable du contenu, de la qualité, de l'actualité et de l'exactitude des textes

utilisés dans ce manuel et dont les droits appartiennent à d'autres entités. La responsabilité de Kaspersky Lab en cas de

dommages liés à l'utilisation de ces textes ne pourra pas non plus être engagée.

Ce document reprend des marques commerciales et des marques de service qui appartiennent à leurs propriétaires

respectifs.

Date d'édition : 08.12.2010

© 1997–2010 Kaspersky Lab ZAO. Tous droits réservés.

http://www.kaspersky.com/fr

http://support.kaspersky.com/fr

Page 3

3

CONTRAT DE LICENCE D’UTILISATEUR FINAL DE KASPERSKY LAB

AVIS JURIDIQUE IMPORTANT À L’INTENTION DE TOUS LES UTILISATEURS : VEUILLEZ LIRE ATTENTIVEMENT

LE CONTRAT SUIVANT AVANT DE COMMENCER À UTILISER LE LOGICIEL.

LORSQUE VOUS CLIQUEZ SUR LE BOUTON D’ACCEPTATION DE LA FENÊTRE DU CONTRAT DE LICENCE OU

SAISISSEZ LE OU LES SYMBOLES CORRESPONDANTS, VOUS CONSENTEZ À ÊTRE LIÉ PAR LES CONDITIONS

GÉNÉRALES DE CE CONTRAT. CETTE ACTION EST UN SYMBOLE DE VOTRE SIGNATURE, ET VOUS

CONSENTEZ PAR LẦ À VOUS SOUMETTRE AUX CONDITIONS DE CE CONTRAT ET À ÊTRE PARTIE DE CELUICI, ET CONVENEZ QUE CE CONTRAT A VALEUR EXÉCUTOIRE AU MÊME TITRE QUE TOUT CONTRAT ÉCRIT,

NÉGOCIÉ SIGNÉ PAR VOS SOINS. SI VOUS N’ACCEPTEZ PAS TOUTES LES CONDITIONS GÉNÉRALES DE CE

CONTRAT, ANNULEZ L’INSTALLATION DU LOGICIEL ET NE L’INSTALLEZ PAS.

SI UN CONTRAT DE LICENCE OU UN DOCUMENT SIMILAIRE ACCOMPAGNE LE LOGICIEL, LES CONDITIONS

D’UTILISATION DU LOGICIEL DÉFINIES DANS CE DOCUMENT PRÉVALENT SUR LE PRÉSENT CONTRAT DE

LICENCE D’UTILISATEUR FINAL.

APRÈS AVOIR CLIQUÉ SUR LE BOUTON D’ACCEPTATION DANS LA FENÊTRE DU CONTRAT DE LICENCE OU

AVOIR SAISI LE OU LES SYMBOLES CORRESPONDANTS, VOUS POUVEZ VOUS SERVIR DU LOGICIEL

CONFORMÉMENT AUX CONDITIONS GÉNÉRALES DE CE CONTRAT.

1. Définitions

1.1. On entend par Logiciel le logiciel et toute mise à jour, ainsi que tous les documents associés.

1.2. On entend par Titulaire des droits (propriétaire de tous les droits exclusifs ou autres sur le Logiciel) Kaspersky

Lab ZAO, une société de droit russe.

1.3. On entend par Ordinateur(s) le matériel, en particulier les ordinateurs personnels, les ordinateurs portables, les

stations de travail, les assistants numériques personnels, les " téléphones intelligents ", les appareils portables,

ou autres dispositifs électroniques pour lesquels le Logiciel a été conçu où le Logiciel sera installé et/ou utilisé.

1.4. On entend par Utilisateur final (vous/votre) la ou les personnes qui installent ou utilisent le Logiciel en son ou

en leur nom ou qui utilisent légalement le Logiciel ; ou, si le Logiciel est téléchargé ou installé au nom d’une

entité telle qu’un employeur, " Vous " signifie également l’entité pour laquelle le Logiciel est téléchargé ou

installé, et il est déclaré par la présente que ladite entité a autorisé la personne acceptant ce contrat à cet effet

en son nom. Aux fins des présentes, le terme " entité ", sans limitation, se rapporte, en particulier, à toute

société en nom collectif, toute société à responsabilité limitée, toute société, toute association, toute société par

actions, toute fiducie, toute société en coparticipation, toute organisation syndicale, toute organisation non

constituée en personne morale, ou tout organisme public.

1.5. On entend par Partenaire(s) les entités, la ou les personnes qui distribuent le Logiciel conformément à un

contrat et une licence concédée par le Titulaire des droits.

1.6. On entend par Mise(s) à jour toutes les mises à jour, les révisions, les programmes de correction, les

améliorations, les patchs, les modifications, les copies, les ajouts ou les packs de maintenance, etc.

1.7. On entend par Manuel de l’utilisateur le manuel d’utilisation, le guide de l’administrateur, le livre de référence

et les documents explicatifs ou autres.

2. Concession de la Licence

2.1. Une licence non exclusive d’archivage, de chargement, d’installation, d’exécution et d’affichage (" l’utilisation ")

du Logiciel sur un nombre spécifié d’Ordinateurs vous est octroyée pour faciliter la protection de Votre

Ordinateur sur lequel le Logiciel est installé contre les menaces décrites dans le cadre du Manuel de l’utilisateur,

conformément à toutes les exigences techniques décrites dans le Manuel de l’utilisateur et aux conditions

générales de ce Contrat (la " Licence "), et vous acceptez cette Licence :

Version de démonstration. Si vous avez reçu, téléchargé et/ou installé une version de démonstration du Logiciel

et si l’on vous accorde par la présente une licence d’évaluation du Logiciel, vous ne pouvez utiliser ce Logiciel

qu’à des fins d’évaluation et pendant la seule période d’évaluation correspondante, sauf indication contraire, à

compter de la date d’installation initiale. Toute utilisation du Logiciel à d’autres fins ou au-delà de la période

d’évaluation applicable est strictement interdite.

Logiciel à environnements multiples ; Logiciel à langues multiples ; Logiciel sur deux types de support ; copies

multiples ; packs logiciels. Si vous utilisez différentes versions du Logiciel ou des éditions en différentes langues

du Logiciel, si vous recevez le Logiciel sur plusieurs supports, ou si vous recevez plusieurs copies du Logiciel

Page 4

G U I D E DE D E P L O I E M E N T

4

de quelque façon que ce soit, ou si vous recevez le Logiciel dans un pack logiciel, le nombre total de vos

Ordinateurs sur lesquels toutes les versions du Logiciel sont autorisées à être installées doit correspondre au

nombre d’ordinateurs précisé dans les licences que vous avez obtenues, sachant que, sauf disposition contraire

du contrat de licence, chaque licence acquise vous donne le droit d’installer et d’utiliser le Logiciel sur le nombre

d’Ordinateurs stipulé dans les Clauses 2.2 et 2.3.

2.2. Si le Logiciel a été acquis sur un support physique, Vous avez le droit d’utiliser le Logiciel pour la protection du

nombre d’ordinateurs stipulé sur l’emballage du Logiciel.

2.3. Si le Logiciel a été acquis sur Internet, Vous pouvez utiliser le Logiciel pour la protection du nombre

d’Ordinateurs stipulé lors de l’acquisition de la Licence du Logiciel.

2.4. Vous ne pouvez faire une copie du Logiciel qu’à des fins de sauvegarde, et seulement pour remplacer

l’exemplaire que vous avez acquis de manière légale si cette copie était perdue, détruite ou devenait inutilisable.

Cette copie de sauvegarde ne peut pas être utilisée à d’autres fins et devra être détruite si vous perdez le droit

d’utilisation du Logiciel ou à l’échéance de Votre licence ou à la résiliation de celle-ci pour quelque raison que ce

soit, conformément à la législation en vigueur dans votre pays de résidence principale, ou dans le pays où Vous

utilisez le Logiciel.

2.5. À compter du moment de l’activation du Logiciel ou de l’installation du fichier clé de licence (à l’exception de la

version de démonstration du Logiciel), Vous pouvez bénéficier des services suivants pour la période définie

stipulée sur l’emballage du Logiciel (si le Logiciel a été acquis sur un support physique) ou stipulée pendant

l’acquisition (si le Logiciel a été acquis sur Internet) :

- Mises à jour du Logiciel par Internet lorsque le Titulaire des droits les publie sur son site Internet ou par le

biais d’autres services en ligne. Toutes les Mises à jour que vous êtes susceptible de recevoir font partie

intégrante du Logiciel et les conditions générales de ce Contrat leur sont applicables ;

- Assistance technique en ligne et assistance technique par téléphone.

3. Activation et durée de validité

3.1. Si vous modifiez Votre Ordinateur ou procédez à des modifications sur des logiciels provenant d’autres

vendeurs et installés sur celui-ci, il est possible que le Titulaire des droits exige que Vous procédiez une

nouvelle fois à l’activation du Logiciel ou à l’installation du fichier clé de licence. Le Titulaire des droits se

réserve le droit d’utiliser tous les moyens et toutes les procédures de vérification de la validité de la Licence ou

de la légalité du Logiciel installé ou utilisé sur Votre ordinateur.

3.2. Si le Logiciel a été acquis sur un support physique, le Logiciel peut être utilisé dès l’acceptation de ce Contrat

pendant la période stipulée sur l’emballage et commençant à l’acceptation de ce Contrat.

3.3. Si le Logiciel a été acquis sur Internet, le Logiciel peut être utilisé à votre acceptation de ce Contrat, pendant la

période stipulée lors de l’acquisition.

3.4. Vous avez le droit d’utiliser gratuitement une version de démonstration du Logiciel conformément aux

dispositions de la Clause 2.1 pendant la seule période d’évaluation correspondante (30 jours) à compter de

l’activation du Logiciel conformément à ce Contrat, sachant que la version de démonstration ne Vous donne

aucun droit aux mises à jour et à l’assistance technique par Internet et par téléphone.

3.5. Votre Licence d’utilisation du Logiciel est limitée à la période stipulée dans les Clauses 3.2 ou 3.3 (selon le cas)

et la période restante peut être visualisée par les moyens décrits dans le Manuel de l’utilisateur.

3.6. Si vous avez acquis le Logiciel dans le but de l’utiliser sur plus d’un Ordinateur, Votre Licence d’utilisation du

Logiciel est limitée à la période commençant à la date d’activation du Logiciel ou de l’installation du fichier clé de

licence sur le premier Ordinateur.

3.7. Sans préjudice des autres recours en droit ou équité à la disposition du Titulaire des droits, dans l’éventualité

d’une rupture de votre part de toute clause de ce Contrat, le Titulaire des droits sera en droit, à sa convenance

et sans préavis, de révoquer cette Licence sans rembourser le prix d’achat en tout ou en partie.

3.8. Vous vous engagez, dans le cadre de votre utilisation du Logiciel et de l’obtention de tout rapport ou de toute

information dans le cadre de l’utilisation de ce Logiciel, à respecter toutes les lois et réglementations

internationales, nationales, étatiques, régionales et locales en vigueur, ce qui comprend, sans toutefois s’y

limiter, les lois relatives à la protection de la vie privée, des droits d’auteur, au contrôle des exportations et à la

lutte contre les outrages à la pudeur.

3.9. Sauf disposition contraire spécifiquement énoncée dans ce Contrat, vous ne pouvez transférer ni céder aucun

des droits qui vous sont accordés dans le cadre de ce Contrat ou aucune de vos obligations de par les

présentes.

4. Assistance technique

4.1. L’assistance technique décrite dans la Clause 2.5 de ce Contrat Vous est offerte lorsque la dernière mise à jour

du Logiciel est installée (sauf pour la version de démonstration du Logiciel).

Service d’assistance technique : http://support.kaspersky.com

4.2. Les données de l’utilisateur, spécifiées dans Personal Cabinet/My Kaspersky Account, ne peuvent être utilisées

par les spécialistes de l’assistance technique que lors du traitement d’une requête de l’utilisateur.

5. Limitations

Page 5

C O N T R A T DE L I C E N C E D ’ U T I L I S A T E U R F I N A L DE K A S P E R S K Y L A B

5

5.1. Vous vous engagez à ne pas émuler, cloner, louer, prêter, donner en bail, vendre, modifier, décompiler, ou faire

l’ingénierie inverse du Logiciel, et à ne pas démonter ou créer des travaux dérivés reposant sur le Logiciel ou

toute portion de celui-ci, à la seule exception du droit inaliénable qui Vous est accordé par la législation en

vigueur, et vous ne devez autrement réduire aucune partie du Logiciel à une forme lisible par un humain ni

transférer le Logiciel sous licence, ou toute sous-partie du Logiciel sous licence, ni autoriser une tierce partie de

le faire, sauf dans la mesure où la restriction précédente est expressément interdite par la loi en vigueur. Ni le

code binaire du Logiciel ni sa source ne peuvent être utilisés à des fins d’ingénierie inverse pour recréer le

programme de l’algorithme, qui est la propriété exclusive du Titulaire des droits. Tous les droits non

expressément accordés par la présente sont réservés par le Titulaire des droits et/ou ses fournisseurs, suivant

le cas. Toute utilisation du Logiciel en violation du Contrat entraînera la résiliation immédiate et automatique de

ce Contrat et de la Licence concédée de par les présentes, et pourra entraîner des poursuites pénales et/ou

civiles à votre encontre.

5.2. Vous ne devrez transférer les droits d’utilisation du Logiciel à aucune tierce partie.

5.3. Vous vous engagez à ne communiquer le code d’activation et/ou le fichier clé de licence à aucune tierce partie,

et à ne permettre l’accès par aucune tierce partie au code d’activation et au fichier clé de licence qui sont

considérés comme des informations confidentielles du Titulaire des droits.

5.4. Vous vous engagez à ne louer, donner à bail ou prêter le Logiciel à aucune tierce partie.

5.5. Vous vous engagez à ne pas vous servir du Logiciel pour la création de données ou de logiciels utilisés dans le

cadre de la détection, du blocage ou du traitement des menaces décrites dans le Manuel de l’utilisateur.

5.6. Votre fichier clé peut être bloqué en cas de non-respect de Votre part des conditions générales de ce Contrat.

5.7. Si vous utilisez la version de démonstration du Logiciel, Vous n’avez pas le droit de bénéficier de l’assistance

technique stipulée dans la Clause 4 de ce Contrat, et Vous n’avez pas le droit de transférer la licence ou les

droits d’utilisation du Logiciel à une tierce partie.

6. Garantie limitée et avis de non-responsabilité

6.1. Le Titulaire des droits garantit que le Logiciel donnera des résultats substantiellement conformes aux

spécifications et aux descriptions énoncées dans le Manuel de l’utilisateur, étant toutefois entendu que cette

garantie limitée ne s’applique pas dans les conditions suivantes : (w) des défauts de fonctionnement de Votre

Ordinateur et autres non-respects des clauses du Contrat, auquel cas le Titulaire des droits est expressément

dégagé de toute responsabilité en matière de garantie ; (x) les dysfonctionnements, les défauts ou les pannes

résultant d’une utilisation abusive, d’un accident, de la négligence, d’une installation inappropriée, d’une

utilisation ou d’une maintenance inappropriée ; des vols ; des actes de vandalisme ; des catastrophes

naturelles ; des actes de terrorisme ; des pannes d’électricité ou des surtensions ; des sinistres ; de l’altération,

des modifications non autorisées ou des réparations par toute partie autre que le Titulaire des droits ; ou des

actions d’autres tierces parties ou Vos actions ou des causes échappant au contrôle raisonnable du Titulaire

des droits ; (y) tout défaut non signalé par Vous au Titulaire dès que possible après sa constatation ; et (z) toute

incompatibilité causée par les composants du matériel et/ou du logiciel installés sur Votre Ordinateur.

6.2. Vous reconnaissez, acceptez et convenez qu’aucun logiciel n’est exempt d’erreurs, et nous Vous

recommandons de faire une copie de sauvegarde des informations de Votre Ordinateur, à la fréquence et avec

le niveau de fiabilité adapté à Votre cas.

6.3. Le Titulaire des droits n’offre aucune garantie de fonctionnement correct du Logiciel en cas de non-respect des

conditions décrites dans le Manuel de l’utilisateur ou dans ce Contrat.

6.4. Le Titulaire des droits ne garantit pas que le Logiciel fonctionnera correctement si Vous ne téléchargez pas

régulièrement les Mises à jour spécifiées dans la Clause 2.5 de ce Contrat.

6.5. Le Titulaire des droits ne garantit aucune protection contre les menaces décrites dans le Manuel de l’utilisateur

à l’issue de l’échéance de la période indiquée dans les Clauses 3.2 ou 3.3 de ce Contrat, ou à la suite de la

résiliation pour une raison quelconque de la Licence d’utilisation du Logiciel.

6.6. LE LOGICIEL EST FOURNI " TEL QUEL " ET LE TITULAIRE DES DROITS N’OFFRE AUCUNE GARANTIE

QUANT À SON UTILISATION OU SES PERFORMANCES. SAUF DANS LE CAS DE TOUTE GARANTIE,

CONDITION, DÉCLARATION OU TOUT TERME DONT LA PORTÉE NE PEUT ÊTRE EXCLUE OU LIMITÉE

PAR LA LOI EN VIGUEUR, LE TITULAIRE DES DROITS ET SES PARTENAIRES N’OFFRENT AUCUNE

GARANTIE, CONDITION OU DÉCLARATION (EXPLICITE OU IMPLICITE, QUE CE SOIT DE PARLA

LÉGISLATION EN VIGUEUR, LA " COMMON LAW ", LA COUTUME, LES USAGES OU AUTRES) QUANT À

TOUTE QUESTION DONT, SANS LIMITATION, L’ABSENCE D’ATTEINTE AUX DROITS DE TIERCES

PARTIES, LE CARACTÈRE COMMERCIALISABLE, LA QUALITÉ SATISFAISANTE, L’INTÉGRATION OU

L’ADÉQUATION À UNE FIN PARTICULIÈRE. VOUS ASSUMEZ TOUS LES DÉFAUTS, ET L’INTÉGRALITÉ

DES RISQUES LIÉS À LA PERFORMANCE ET AU CHOIX DU LOGICIEL POUR ABOUTIR AUX RÉSULTATS

QUE VOUS RECHERCHEZ, ET À L’INSTALLATION DU LOGICIEL, SON UTILISATION ET LES RÉSULTATS

OBTENUS AU MOYEN DU LOGICIEL. SANS LIMITER LES DISPOSITIONS PRÉCÉDENTES, LE TITULAIRE

DES DROITS NE FAIT AUCUNE DÉCLARATION ET N’OFFRE AUCUNE GARANTIE QUANT À L’ABSENCE

D’ERREURS DU LOGICIEL, OU L’ABSENCE D’INTERRUPTIONS OU D’AUTRES PANNES, OU LA

SATISFACTION DE TOUTES VOS EXIGENCES PAR LE LOGICIEL, QU’ELLES SOIENT OU NON

DIVULGUÉES AU TITULAIRE DES DROITS.

7. Exclusion et Limitation de responsabilité

Page 6

G U I D E DE D E P L O I E M E N T

6

7.1. DANS LA MESURE MAXIMALE PERMISE PAR LA LOI EN VIGUEUR, LE TITULAIRE DES DROITS OU SES

PARTENAIRES NE SERONT EN AUCUN CAS TENUS POUR RESPONSABLES DE TOUT DOMMAGE

SPÉCIAL, ACCESSOIRE, PUNITIF, INDIRECT OU CONSÉCUTIF QUEL QU’IL SOIT (Y COMPRIS, SANS

TOUTEFOIS S’Y LIMITER, LES DOMMAGES POUR PERTES DE PROFITS OU D’INFORMATIONS

CONFIDENTIELLES OU AUTRES, EN CAS D’INTERRUPTION DES ACTIVITÉS, DE PERTE

D’INFORMATIONS PERSONNELLES, DE CORRUPTION, DE DOMMAGE À DES DONNÉES OU À DES

PROGRAMMES OU DE PERTES DE CEUX-CI, DE MANQUEMENT À L’EXERCICE DE TOUT DEVOIR, Y

COMPRIS TOUTE OBLIGATION STATUTAIRE, DEVOIR DE BONNE FOI OU DE DILIGENCE

RAISONNABLE, EN CAS DE NÉGLIGENCE, DE PERTE ÉCONOMIQUE, ET DE TOUTE AUTRE PERTE

PÉCUNIAIRE OU AUTRE PERTE QUELLE QU’ELLE SOIT) DÉCOULANT DE OU LIÉ D’UNE MANIÈRE

QUELCONQUE À L’UTILISATION OU À L’IMPOSSIBILITÉ D’UTILISATION DU LOGICIEL, À L’OFFRE

D’ASSISTANCE OU D’AUTRES SERVICES OU À L’ABSENCE D’UNE TELLE OFFRE, LE LOGICIEL, ET LE

CONTENU TRANSMIS PAR L’INTERMÉDIAIRE DU LOGICIEL OU AUTREMENT DÉCOULANT DE

L’UTILISATION DU LOGICIEL, OU AUTREMENT DE PAR OU EN RELATION AVEC TOUTE DISPOSITION

DE CE CONTRAT, OU DÉCOULANT DE TOUTE RUPTURE DE CE CONTRAT OU DE TOUT ACTE

DOMMAGEABLE (Y COMPRIS LA NÉGLIGENCE, LA FAUSSE DÉCLARATION, OU TOUTE OBLIGATION OU

DEVOIR EN RESPONSABILITÉ STRICTE), OU DE TOUT MANQUEMENT À UNE OBLIGATION

STATUTAIRE, OU DE TOUTE RUPTURE DE GARANTIE DU TITULAIRE DES DROITS ET/OU DE TOUT

PARTENAIRE DE CELUI-CI, MÊME SI LE TITULAIRE DES DROITS ET/OU TOUT PARTENAIRE A ÉTÉ

INFORMÉ DE LA POSSIBILITÉ DE TELS DOMMAGES.

VOUS ACCEPTEZ QUE, DANS L’ÉVENTUALITÉ OÙ LE TITULAIRE DES DROITS ET/OU SES

PARTENAIRES SONT ESTIMÉS RESPONSABLES, LA RESPONSABILITÉ DU TITULAIRE DES DROITS

ET/OU DE SES PARTENAIRES SOIT LIMITÉE AUX COÛTS DU LOGICIEL. LA RESPONSABILITÉ DU

TITULAIRE DES DROITS ET/OU DE SES PARTENAIRES NE SAURAIT EN AUCUN CAS EXCÉDER LES

FRAIS PAYÉS POUR LE LOGICIEL AU TITULAIRE DES DROITS OU AU PARTENAIRE (LE CAS ÉCHÉANT).

AUCUNE DISPOSITION DE CE CONTRAT NE SAURAIT EXCLURE OU LIMITER TOUTE DEMANDE EN CAS

DE DÉCÈS OU DE DOMMAGE CORPOREL. PAR AILLEURS, DANS L’ÉVENTUALITÉ OÙ TOUTE

DÉCHARGE DE RESPONSABILITÉ, TOUTE EXCLUSION OU LIMITATION DE CE CONTRAT NE SERAIT

PAS POSSIBLE DU FAIT DE LA LOI EN VIGUEUR, ALORS SEULEMENT, CETTE DÉCHARGE DE

RESPONSABILITÉ, EXCLUSION OU LIMITATION NE S’APPLIQUERA PAS DANS VOTRE CAS ET VOUS

RESTEREZ TENU PAR LES DÉCHARGES DE RESPONSABILITÉ, LES EXCLUSIONS ET LES LIMITATIONS

RESTANTES.

8. Licence GNU et autres licences de tierces parties

8.1. Le Logiciel peut comprendre des programmes concédés à l’utilisateur sous licence (ou sous licence) dans le

cadre d’une licence publique générale GNU (General Public License, GPL) ou d’autres licences de logiciel

gratuites semblables, qui entre autres droits, autorisent l’utilisateur à copier, modifier et redistribuer certains

programmes, ou des portions de ceux-ci, et à accéder au code source (" Logiciel libre "). Si ces licences exigent

que, pour tout logiciel distribué à quelqu’un au format binaire exécutable, le code source soit également mis à la

disposition de ces utilisateurs, le code source sera communiqué sur demande adressée à

source@kaspersky.com ou fourni avec le Logiciel. Si une licence de Logiciel libre devait exiger que le Titulaire

des droits accorde des droits d’utilisation, de reproduction ou de modification du programme de logiciel libre plus

importants que les droits accordés dans le cadre de ce Contrat, ces droits prévaudront sur les droits et

restrictions énoncés dans les présentes.

9. Droits de propriété intellectuelle

9.1. Vous convenez que le Logiciel et le contenu exclusif, les systèmes, les idées, les méthodes de fonctionnement,

la documentation et les autres informations contenues dans le Logiciel constituent un élément de propriété

intellectuelle et/ou des secrets industriels de valeur du Titulaire des droits ou de ses partenaires, et que le

Titulaire des droits et ses partenaires, le cas échéant, sont protégés par le droit civil et pénal, ainsi que par les

lois sur la protection des droits d’auteur, des secrets industriels et des brevets de la Fédération de Russie, de

l’Union européenne et des États-Unis, ainsi que d’autres pays et par les traités internationaux. Ce Contrat ne

vous accorde aucun droit sur la propriété intellectuelle, en particulier toute marque de commerce ou de service

du Titulaire des droits et/ou de ses partenaires (les " Marques de commerce "). Vous n’êtes autorisé à utiliser les

Marques de commerce que dans la mesure où elles permettent l’identification des informations imprimées par le

Logiciel conformément aux pratiques admises en matière de marques de commerce, en particulier

l’identification du nom du propriétaire de la Marque de commerce. Cette utilisation d’une marque de commerce

ne vous donne aucun droit de propriété sur celle-ci. Le Titulaire des droits et/ou ses partenaires conservent la

propriété et tout droit, titre et intérêt sur la Marque de commerce et sur le Logiciel, y compris sans limitation,

toute correction des erreurs, amélioration, mise à jour ou autre modification du Logiciel, qu’elle soit apportée par

le Titulaire des droits ou une tierce partie, et tous les droits d’auteur, brevets, droits sur des secrets industriels,

et autres droits de propriété intellectuelle afférents à ce Contrat. Votre possession, installation ou utilisation du

Logiciel ne transfère aucun titre de propriété intellectuelle à votre bénéfice, et vous n’acquerrez aucun droit sur

Page 7

C O N T R A T DE L I C E N C E D ’ U T I L I S A T E U R F I N A L DE K A S P E R S K Y L A B

7

le Logiciel, sauf dans les conditions expressément décrites dans le cadre de ce Contrat. Toutes les

reproductions du Logiciel effectuées dans le cadre de ce Contrat doivent faire mention des mêmes avis

d’exclusivité que ceux qui figurent sur le Logiciel. Sauf dans les conditions énoncées par les présentes, ce

Contrat ne vous accorde aucun droit de propriété intellectuelle sur le Logiciel et vous convenez que la Licence

telle que définie dans ce document et accordée dans le cadre de ce Contrat ne vous donne qu’un droit limité

d’utilisation en vertu des conditions générales de ce Contrat. Le Titulaire des droits se réserve tout droit qui ne

vous est pas expressément accordé dans ce Contrat.

9.2. Vous convenez de ne modifier ou altérer le Logiciel en aucune façon. Il vous est interdit d’éliminer ou d’altérer

les avis de droits d’auteur ou autres avis d’exclusivité sur tous les exemplaires du Logiciel.

10. Droit applicable ; arbitrage

10.1. Ce Contrat sera régi et interprété conformément aux lois de la Fédération de Russie sans référence aux

règlements et aux principes en matière de conflits de droit. Ce Contrat ne sera pas régi par la Conférence des

Nations-Unies sur les contrats de vente internationale de marchandises, dont l’application est strictement

exclue. Tout litige auquel est susceptible de donner lieu l’interprétation ou l’application des clauses de ce

Contrat ou toute rupture de celui-ci sera soumis à l’appréciation du Tribunal d’arbitrage commercial international

de la Chambre de commerce et d’industrie de la Fédération de Russie à Moscou (Fédération de Russie), à

moins qu’il ne soit réglé par négociation directe. Tout jugement rendu par l’arbitre sera définitif et engagera les

parties, et tout tribunal compétent pourra faire valoir ce jugement d’arbitrage. Aucune disposition de ce

Paragraphe 10 ne saurait s’opposer à ce qu’une Partie oppose un recours en redressement équitable ou

l’obtienne auprès d’un tribunal compétent, avant, pendant ou après la procédure d’arbitrage.

11. Délai de recours.

11.1. Aucune action, quelle qu’en soit la forme, motivée par des transactions dans le cadre de ce Contrat, ne peut

être intentée par l’une ou l’autre des parties à ce Contrat au-delà d’un (1) an à la suite de la survenance de la

cause de l’action, ou de la découverte de sa survenance, mais un recours en contrefaçon de droits de propriété

intellectuelle peut être intenté dans la limite du délai statutaire maximum applicable.

12. Intégralité de l’accord ; divisibilité ; absence de renoncement.

12.1. Ce Contrat constitue l’intégralité de l’accord entre vous et le Titulaire des droits et prévaut sur tout autre accord,

toute autre proposition, communication ou publication préalable, par écrit ou non, relatifs au Logiciel ou à l’objet

de ce Contrat. Vous convenez avoir lu ce Contrat et l’avoir compris, et vous convenez de respecter ses

conditions générales. Si un tribunal compétent venait à déterminer que l’une des clauses de ce Contrat est

nulle, non avenue ou non applicable pour une raison quelconque, dans sa totalité ou en partie, cette disposition

fera l’objet d’une interprétation plus limitée de façon à devenir légale et applicable, l’intégralité du Contrat ne

sera pas annulée pour autant, et le reste du Contrat conservera toute sa force et tout son effet dans la mesure

maximale permise par la loi ou en équité de façon à préserver autant que possible son intention originale. Aucun

renoncement à une disposition ou à une condition quelconque de ce document ne saurait être valable, à moins

qu’il soit signifié par écrit et signé de votre main et de celle d’un représentant autorisé du Titulaire des droits,

étant entendu qu’aucune exonération de rupture d’une disposition de ce Contrat ne saurait constituer une

exonération d’une rupture préalable, concurrente ou subséquente. Le manquement à la stricte application de

toute disposition ou tout droit de ce Contrat par le Titulaire des droits ne saurait constituer un renoncement à

toute autre disposition ou tout autre droit de par ce Contrat.

13. Informations de contact du Titulaire des droits

Si vous souhaitez joindre le Titulaire des droits pour toute question relative à ce Contrat ou pour quelque raison que ce

soit, n’hésitez pas à vous adresser à notre service clientèle aux coordonnées suivantes :

Kaspersky Lab ZAO, 10 build. 1, 1st Volokolamsky Proezd

Moscou, 123060

Fédération de Russie

Tél. :+7-495-797-8700

Fax : +7-495-645-7939

E-mail : info@kaspersky.com

Site Internet : www.kaspersky.com

© 1997-2010 Kaspersky Lab ZAO. Tous droits réservés. Les marques commerciales et marques de service déposées

appartiennent à leurs propriétaires respectifs.

Page 8

8

CONTENU

CONTRAT DE LICENCE D’UTILISATEUR FINAL DE KASPERSKY LAB .................................................................... 3

SOURCES COMPLEMENTAIRES D'INFORMATIONS SUR L'APPLICATION .......................................................... 10

Sources d'informations pour une aide autonome ................................................................................................... 10

Contacter le service commercial ............................................................................................................................ 11

Communication avec le Groupe de rédaction de la documentation technique ...................................................... 11

Discussion sur les logiciels de Kaspersky Lab dans le forum en ligne .................................................................. 11

KASPERSKY ANTI-VIRUS 8.0 FOR LOTUS DOMINO .............................................................................................. 12

CONFIGURATIONS LOGICIELLE ET MATERIELLE ................................................................................................. 14

ARCHITECTURE DE L'APPLICATION ....................................................................................................................... 16

Schéma de la protection antivirus du serveur ........................................................................................................ 17

Schéma de fonctionnement de l'application ..................................................................................................... 18

Algorithme de la recherche d'éventuelles menaces dans les objets ................................................................ 19

Algorithme de filtrage des pièces jointes .......................................................................................................... 19

Traitement des objets et actions exécutées sur ceux-ci ................................................................................... 20

Administration des paramètres de Kaspersky Anti-Virus ....................................................................................... 20

Configuration des paramètres de protection du serveur Domino ........................................................................... 22

Administration des privilèges ................................................................................................................................. 24

Administration des privilèges au niveau de la LCA des bases de données de Kaspersky Anti-Virus. ............. 24

Administration des privilèges au niveau des paramètres du profil/serveur ....................................................... 27

SCHEMAS DE DEPLOIEMENT TYPIQUES DE L'APPLICATION .............................................................................. 28

Schéma distribué du déploiement de l'application ................................................................................................. 28

Schéma isolé du déploiement de l'application ....................................................................................................... 29

DEPLOIEMENT DE L'APPLICATION ......................................................................................................................... 31

Préparatifs pour l'installation .................................................................................................................................. 31

Suppression de la version antérieure de Kaspersky Anti-Virus et d'autres logiciels antivirus pour Lotus

Notes/Domino .................................................................................................................................................. 32

Configuration des privilèges de l'utilisateur qui va réaliser l'installation ............................................................ 32

Création du groupe de serveurs d'installation dans le carnet d'adresses ......................................................... 33

Configuration des privilèges du serveur ........................................................................................................... 33

Création de groupes d'utilisateurs pour l'octroi des privilèges .......................................................................... 34

Préparation de la base de données d'installation ............................................................................................. 35

Préparation du fichier de licence ...................................................................................................................... 35

Configuration des paramètres de sécurité du client Lotus Notes ..................................................................... 35

Installation de l'application ..................................................................................................................................... 36

Étape 1. Début de l'installation ......................................................................................................................... 38

Étape 2. Acceptation du contrat de licence ...................................................................................................... 38

Étape 3. Configuration des paramètres de l'installation ................................................................................... 39

Étape 4. Lancement et exécution des étapes automatiques de l'installation .................................................... 43

Étape 5. Activation de la licence ...................................................................................................................... 46

Étape 6. Fin de l'installation. ............................................................................................................................ 47

Modifications dans le système après l'installation .................................................................................................. 47

Fichiers et répertoires de l'application .............................................................................................................. 48

Modifications dans le fichier de configuration Domino ..................................................................................... 48

Modification dans la liste de processus ............................................................................................................ 49

Page 9

C O N T E N U

9

Préparatifs pour l'utilisation .................................................................................................................................... 49

Suppression de Kaspersky Anti-Virus .................................................................................................................... 50

Suppression sur le dernier serveur dans le schéma distribué de déploiement................................................. 51

Suppression sur un serveur dans le schéma distribué de déploiement ........................................................... 52

CONTACTER LE SERVICE D'ASSISTANCE TECHNIQUE ....................................................................................... 53

GLOSSAIRE ................................................................................................................................................................ 54

KASPERSKY LAB ....................................................................................................................................................... 55

INFORMATIONS SUR LE CODE TIERS .................................................................................................................... 56

Code logiciel .......................................................................................................................................................... 56

BOOST 1.30 ..................................................................................................................................................... 56

EXPAT 1.2 ....................................................................................................................................................... 56

GECKO SDK 1.8 .............................................................................................................................................. 56

INFO-ZIP 5.51 .................................................................................................................................................. 65

LIBNKFM 2.0.5 ................................................................................................................................................. 66

LZMA SDK 4.43 ............................................................................................................................................... 66

OPENSSL 0.9.8D ............................................................................................................................................. 66

PCRE 7.4 ......................................................................................................................................................... 68

RFC1321-BASED (RSA-FREE) MD5 LIBRARY .............................................................................................. 69

ZLIB 1.2............................................................................................................................................................ 69

Outils de développement ....................................................................................................................................... 69

AUTOCONF 2.61 ............................................................................................................................................. 69

AUTOMAKE 1.10 ............................................................................................................................................. 69

AWK 3.1.5 ........................................................................................................................................................ 69

BASH 3.2.33 .................................................................................................................................................... 69

GСС 4.1.2 ........................................................................................................................................................ 70

GСС 3.4.5 ........................................................................................................................................................ 70

GСС 3.3.6 ........................................................................................................................................................ 70

GСС 3.3.2 ........................................................................................................................................................ 70

GNU MAKE 3.81 .............................................................................................................................................. 71

GREP 2.5.1 ...................................................................................................................................................... 71

PERL 5.8.8 ....................................................................................................................................................... 71

SED 4.1.5 ......................................................................................................................................................... 73

Informations diverses ............................................................................................................................................. 73

GNU GENERAL PUBLIC LICENSE ................................................................................................................. 73

INDEX ......................................................................................................................................................................... 94

Page 10

10

SOURCES COMPLEMENTAIRES

DANS CETTE SECTION

Sources d'informations pour une aide autonome ............................................................................................................ 10

Contacter le service commercial ..................................................................................................................................... 11

Communication avec le Groupe de rédaction de la documentation technique ................................................................ 11

Discussion sur les logiciels de Kaspersky Lab dans le forum en ligne ............................................................................ 11

D'INFORMATIONS SUR L'APPLICATION

Si vous avez des questions sur la sélection, l'achat, l'installation ou l'utilisation de Kaspersky Anti-Virus 8.0, vous pouvez

trouver la réponse via diverses sources d'informations. Parmi elles, vous pouvez choisir celle qui vous convient le mieux

en fonction de l'importance et de l'urgence de la question.

SOURCES D'INFORMATIONS POUR UNE AIDE AUTONOME

Vous pouvez consulter les sources d'informations suivantes sur l'application :

La page de l'application sur le site de Kaspersky Lab ;

La page de l'application sur le site du service d'assistance technique (dans la banque de solutions) ;

Système d'aide électronique ;

Documentation.

Page du site de Kaspersky Lab

http://www.kaspersky.com/fr/anti-virus_lotus_domino

Sur cette page vous allez retrouver les informations générales sur Kaspersky Anti-Virus, ses possibilités et ses

particularités de fonctionnement. Vous pouvez acheter Kaspersky Anti-Virus ou prolonger sa durée d'utilisation dans

notre magasin en ligne.

Page sur le site du service d'assistance technique (banque de solutions)

http://support.kaspersky.com/fr/lotus

Cette page propose des articles publiés par les experts du service d'assistance technique.

Ces articles proposent des informations utiles, des recommandations et des réponses aux questions fréquemment

posées sur l'achat, l'installation et l'utilisation de Kaspersky Anti-Virus. Ils sont regroupés par thèmes tels que

" Manipulation des licences ", " Mise à jour des bases " ou " Résolution de problèmes ". Les articles peuvent

répondre à des questions qui concernent non seulement Kaspersky Anti-Virus mais également d'autres logiciels de

Kaspersky Lab. Ils peuvent contenir également des nouvelles du service d'assistance technique dans son ensemble.

Page 11

S O U R C E S C O M PL E M E NT A I R E S D ' I N F O R M A T I O N S S U R L 'A P P L I C A T I O N

11

Aide électronique

L'aide reprend des informations sur l'administration de la protection du serveur : comment consulter les informations

sur l'état de la protection, comment configurer les paramètres de la protection, comment activer et désactiver les

composants de la protection, comment lancer manuellement l'analyse des bases de données du serveur et la mise à

jour des bases antivirus.

Pour ouvrir l'aide, choisissez l'onglet Aide dans la fenêtre de la base de données Centre d'administration.

Documentation

La documentation qui accompagne Kaspersky Anti-Virus contient la majorité des informations

indispensables à l'utilisation de l'application. Elle contient les éléments suivants :

Le Guide de l'administrateur qui contient des informations sur l'utilisation de l'application, sur la configuration

des paramètres et sur l'administration de la protection d'un serveur ou d'un groupe de serveurs via le client

Lotus, via l'interface Web de l'application ou via la console de serveur Domino.

Le Guide de déploiement permet à l'administrateur de planifier le déploiement de l'application dans le réseau.

Il contient des recommandations pratiques sur l'installation et la préparation de l'application en vue de son

utilisation et explique comment supprimer l'application sur un serveur ou sur tous les serveurs protégés dans le

réseau.

CONTACTER LE SERVICE COMMERCIAL

Si vous avez des questions sur la sélection ou l'achat de Kaspersky Anti-Virus ou sur le renouvellement de la licence,

vous pouvez contacter les agents du service vente dans notre bureau de Moscou en composant un des numéros

suivants :

+7 (495) 797-87-00, +7 (495) 645-79-39, +7 (495) 956-70-00

Le service est offert en russe et en anglais.

http://kaspersky.telechargement.fr/

COMMUNICATION AVEC LE GROUPE DE REDACTION DE LA

DOCUMENTATION TECHNIQUE

Si vous avez des questions sur la documentation, si vous avez découvert des erreurs ou si vous souhaitez envoyer des

commentaires sur nos guides, vous pouvez contacter le groupe de rédaction de la documentation technique.

Envoyez le message avec vos remarques et questions à l'adresse électronique du groupe de rédaction de la

documentation technique : docfeedback@kaspersky.com. L'objet du message devra être Kaspersky Help Feedback:

Kaspersky Anti-Virus 8.0 for Lotus Domino.

DISCUSSION SUR LES LOGICIELS DE KASPERSKY LAB

DANS LE FORUM EN LIGNE

Si votre question n'est pas urgente, vous pouvez en discuter avec les experts de Kaspersky Lab et d'autres utilisateurs

dans notre forum à l'adresse http://forum.kaspersky.com/index.php?showforum=107.

Sur le forum, vous pouvez consulter les sujets publiés, ajouter des commentaires, créer une nouvelle discussion ou

lancer des recherches.

Page 12

12

KASPERSKY ANTI-VIRUS 8.0 FOR LOTUS DOMINO

Kaspersky Anti-Virus 8.0 for Lotus Domino (ci-après Kaspersky Anti-Virus) a été développé pour garantir la protection

antivirus totale des serveurs Domino. L'application assure la protection du trafic de messagerie et des réplications et elle

analyse les bases de données conservées sur le serveur protégé.

Kaspersky Anti-Virus doit être installé sur des serveurs tournant sous des systèmes d'exploitation de la famille Windows

ou Linux et il remplit les fonctions suivantes :

Analyse de tous les messages arrivant sur le serveur Domino du trafic entrant, sortant ou en transit. La

recherche de menaces porte sur le texte des messages, les fichiers joints et les objets OLE intégrés. Kaspersky

Anti-Virus détecte les objets malveillants dans les archives jointes ainsi que dans les fichiers exe compactés, à

l'exception des archives protégées par un mot de passe.

Analyse des documents modifiés pendant la réplication. La recherche de menaces porte sur les documents

stockés sur le serveur protégé et modifiés suite à la réplication. Les réplications sortantes ne sont pas

analysées. La recherche de menaces porte sur le contenu des champs au format Rich Text, sur les fichiers

joints au document et sur les objets OLE insérés dans le document.

Analyse programmée ou à la demande des bases de données du serveur Domino protégé. La recherche de

menaces porte sur le contenu des champs au format Rich Text, sur les fichiers joints au document et sur les

objets OLE insérés dans le document.

Filtrage des objets selon la taille ou le masque de nom lors de l'analyse des messages électroniques, des

réplications et des bases de données. Les objets filtrés sont soumis aux règles de traitement définies par

l'administrateur.

Traitement des objets infectés, potentiellement infectés et non analysés découverts lors de l'analyse des

messages électroniques, des documents répliqués et des documents des bases de données. En fonction des

valeurs des paramètres de la protection/de l'analyse, Kaspersky Anti-Virus répare, supprime ou ignore l'objet,

avertit l'administrateur de la découverte d'une menace et des résultats du traitement de l'objet et conserve les

données statistiques.

Notification des expéditeurs et des destinataires des messages, ainsi que des administrateurs, sur les objets

infectés, potentiellement infectés et non analysés découverts dans les messages ainsi que sur les actions

exécutées.

Notification sur le risque d'épidémie. Kaspersky Anti-Virus consigne les tentatives de diffusion massive d'objets

infectés, potentiellement infectés et endommagés dans les messages et prévient les administrateurs.

Notification des administrateurs sur les objets découverts lors de l'analyse des documents à répliquer et des

documents des bases de données ainsi que sur les actions exécutées.

Conservation dans la base de données Quarantaine des objets infectés et potentiellement infectés. Dans ce

cas, les documents et les messages identifiés lors de l'analyse des réplications et les documents identifiés lors

de l'analyse des bases de données sont regroupés par type (courrier/réplication/analyse).

Conservation des informations sur les objets infectés, potentiellement infectés et non analysés découverts ainsi

que sur les actions exécutées dans la base de données Journal des événements et statistiques dans un fichier

texte et affichage des informations dans la console du serveur Domino.

Mise à jour des bases antivirus via Internet, automatiquement ou manuellement. Les sources de mise à jour des

bases peuvent être les serveurs HTTP ou FTP de mises à jour de Kaspersky Lab sur Internet, des serveurs

HTTP ou FTP contenant l'ensemble des mises à jour ou des répertoires de réseau ou locaux.

Page 13

K A S P E R S K Y A N T I - V I RU S 8 . 0 F O R L O T U S D O M I N O

13

La recherche des menaces et la réparation des objets infectés s'opèrent sur la base des entrées des bases antivirus.

Les bases antivirus contiennent les définitions de toutes les menaces connues à ce jour ainsi que les méthodes pour

réparer les objets infectés et les définitions des applications potentiellement dangereuses.

Il est primordial de préserver l'actualité des bases car de nouvelles menaces apparaissent chaque jour.

Les bases antivirus sont actualisées toutes les heures sur les serveurs de Kaspersky Lab. Il est conseillé d'actualiser

les bases antivirus selon la même fréquence.

Administration des paramètres de fonctionnement de Kaspersky Anti-Virus installé sur plusieurs serveurs grâce

aux profils.

Restriction de l'accès à la configuration des paramètres et à l'administration de Kaspersky Anti-Virus au niveau

des serveurs et au niveau des profils.

Administration du fonctionnement de Kaspersky Anti-Virus via le client Lotus Notes, la console du serveur

Domino et le navigateur.

Installation et suppression de l'application via le client Lotus Notes ou via le navigateur Internet.

Page 14

14

CONFIGURATIONS LOGICIELLE ET

MATERIELLE

Pour garantir le fonctionnement normal de Kaspersky Anti-Virus, l'ordinateur doit remplir les conditions minimales

suivantes.

Configuration matérielle :

Intel Pentium 32 bits / 64 bits ou supérieur (ou analogue).

512 Mo de mémoire vive (1 Go ou plus recommandé).

1 Go disponible sur le disque dur (3 Go ou plus recommandés).

Taille recommandée du fichier de spool : double du volume global de mémoire physique.

Configurations matérielle:

Systèmes d'exploitation compatibles :

Plateformes 32 bits :

Microsoft Windows 2000 Server (Service Pack 4 et suivant).

Microsoft Windows 2000 Advanced Server (Service Pack 4 et suivant).

Microsoft Windows Server 2003 Standard Edition (Service Pack 2).

Microsoft Windows Server 2003 Enterprise Edition (Service Pack 2).

Novell SuSE Linux Enterprise Server 10 (Service Pack 2).

Red Hat Enterprise Linux 5 (Service Pack 3).

Plateformes 64 bits :

Microsoft Windows Server 2003 x64 Enterprise Edition (Service Pack 2).

Novell SuSE Linux Enterprise Server 10 (Service Pack 2).

Red Hat Enterprise Linux 5 (Service Pack 3).

Serveurs Lotus Notes/Domino compatibles :

Lotus Notes/Domino version 6.5.

Lotus Notes/Domino version 7.0.

Lotus Notes/Domino version 8.0.

Lotus Notes/Domino version 8.5.

Navigateurs compatibles :

Windows Internet Explorer 7.

Windows Internet Explorer 8.

Page 15

C O N F I G U R A T I O N S L O G I C I E L L E E T M A T E R I E L L E

15

Mozilla Firefox 3.6.

Google Chrome.

Page 16

16

ARCHITECTURE DE L'APPLICATION

Kaspersky Anti-Virus contient les modules suivants :

Module d'administration : il permet à Kaspersky Anti-Virus de remplir les fonctions suivantes :

Administration de l'application : initialise l'analyse du courrier et des réplications, lance l'analyse des bases

de données et la mise jour programmée des bases antivirus.

Administration des paramètres de fonctionnement de l'application : récupère et applique les nouvelles

valeurs des paramètres.

Enregistrement et analyse des données statistiques : consigne les données statistiques et les informations

relatives aux événements survenus pendant l'utilisation de l'application dans la base de données Journal

des événements et statistiques et envoi des notifications aux administrateurs.

Notification : envoie des notifications électroniques sur les objets infectés, potentiellement infectés et

endommagés découverts pendant l'analyse.

Notification sur les épidémies : suivi du nombre d'objets infectés, potentiellement infectés et endommagés

découverts lors de l'analyse du courrier et notification sur le nombre de messages contenant la même

menace et alerte l'administrateur lorsque le nombre d'objets découverts au cours d'une période déterminée

dépasse la valeur définie.

Administration des licences : activation des licences, analyse des informations de la licence, installation et

suppression du fichier de licence.

Module d'analyse du courrier et des réplications : réalise l'analyse antivirus des messages électroniques et

des réplications.

Module d'analyse des bases de données : réalise l'analyse antivirus des bases de données du serveur

domino.

Tous les modules sont chargés automatiquement au démarrage du serveur Domino. Les informations relatives au

fonctionnement du module sont consignées dans la base de données Journal des événements et statistiques, sont

consignées dans le fichier du journal de Kaspersky Anti-Virus et affichées dans la console du serveur Domino.

Toutes les bases de données sont conservées dans le répertoire des bases de données de Kaspersky Anti-Virus (par

défaut, il s'agit du répertoire kavdatabases).

L'application contient les bases de données suivantes :

Base de données Centre d'administration (kavcontrolcenter.nsf) : elle sert à administrer les paramètres de

Kaspersky Anti-Virus et les enregistrer ;

Base de données Quarantaine (kavquarantine.nsf) : elle sert à conserver les objets placés en quarantaine et à

les manipuler ;

Base de données Journal des événements et statistiques (kaveventslog.nsf) : elle sert à conserver les

événements survenus pendant l'utilisation de Kaspersky Anti-Virus ainsi que les données statistiques sur les

résultats de l'analyse des objets et sur l'exécution sur ceux-ci des actions;

Base de données Aide (kavhelp.nsf) : contient l'aide sur l'utilisation de Kaspersky Anti-Virus.

L'accès aux bases citées est réalisé via l'interface utilisateur de la base de données Centre d'administration.

Page 17

A R C H I T E C T U R E D E L ' A P P L I C A T I O N

17

DANS CETTE SECTION

Schéma de la protection antivirus du serveur .................................................................................................................. 17

Administration des paramètres de Kaspersky Anti-Virus ................................................................................................. 20

Configuration des paramètres de protection du serveur Domino .................................................................................... 22

Administration des privilèges ........................................................................................................................................... 24

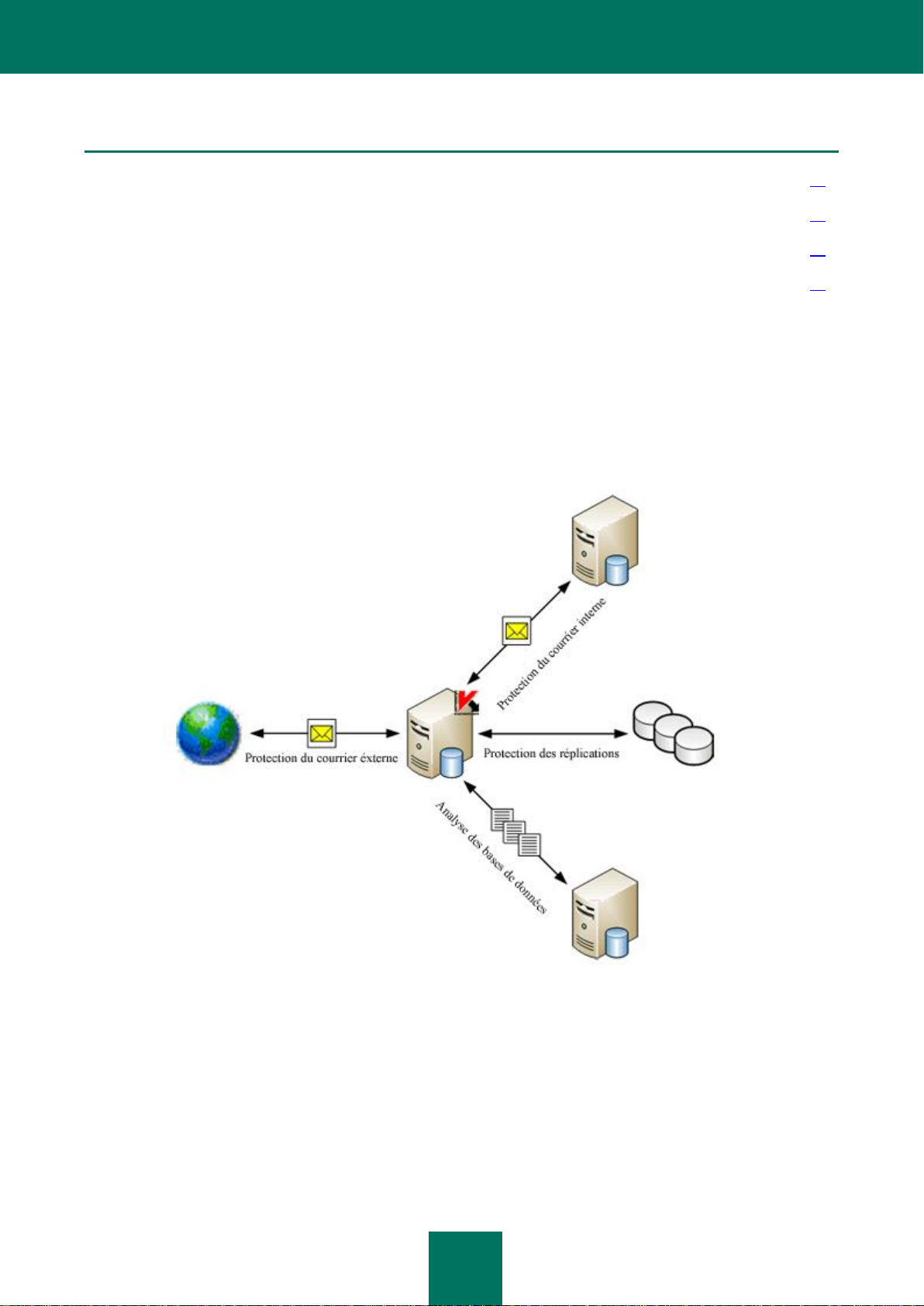

SCHEMA DE LA PROTECTION ANTIVIRUS DU SERVEUR

Kaspersky Anti-Virus assure la protection des réplications et analyse les bases de données conservées sur le serveur.

La protection du serveur est assurée par les composants suivants : protection du courrier, protection des réplications et

analyse des bases de données.

Illustration 1 : Schéma de la protection antivirus du serveur Domino

Page 18

G U I D E DE D E P L O I E M E N T

18

DANS CETTE SECTION

Schéma de fonctionnement de l'application .................................................................................................................... 18

Algorithme de la recherche d'éventuelles menaces dans les objets ................................................................................ 19

Algorithme de filtrage des pièces jointes ......................................................................................................................... 19

Traitement des objets et actions exécutées sur ceux-ci .................................................................................................. 20

SCHEMA DE FONCTIONNEMENT DE L'APPLICATION

Le schéma de fonctionnement suivant est prévu pour l'application :

1. Le Module d'administration reçoit du serveur Domino des informations sur le message électronique qui arrive

dans la base de données mail.box sur le serveur protégé ou sur la tentative de réplications sur le serveur

protégé. Le Module d'administration transmet le message ou le document modifié suite à la réplication au

Module d'analyse du courrier et des réplications.

2. Le Module d'analyse du courrier et des réplications analyse le message/le document et le traite selon les

paramètres de la protection du courrier ou des réplications. Les actions suivantes sont alors exécutées :

Les objets à analyser sont scindés. Les messages électroniques sont scindés entre corps du message,

pièces jointes et objets OLE. Dans le document, les champs au format Rich Text, les pièces jointes et les

objets OLE sont séparés.

Le filtrage des objets joints (cf. la rubrique " Algorithme de filtrage des pièces jointes " à la page 19) selon la

taille et (ou) le nom est réalisé.

L'analyse antivirus des objets (cf. la rubrique " Algorithme de la recherche d'éventuelles menaces dans les

objets " à la page 19) est exécutée.

Les objets sains sont ignorés sans modifications tandis que les autres sont traités conformément aux

paramètres de la protection (cf. rubrique " Traitement des objets et actions exécutées sur ceux-ci " à la

page 20). Avant de passer au traitement, il est possible de conserver une copie de l'objet dans la base de

données Quarantaine.

Les messages traités sont transmis au système de messagerie du serveur Domino pour envoi. Les

documents traités sont conservés dans les bases de données.

3. Le module d'administration, conformément aux paramètres de notification sur les épidémies, additionne le

nombre d'objets infectés, potentiellement infectés et endommagés découverts pendant l'analyse du courrier

ainsi que le nombre d'objets contenant la même menace.

4. Conformément à la programmation de l'analyse des bases ou suite à l'instruction manuelle d'exécution, le

Module d'administration transmet au Module d'analyse des bases de données l'instruction pour lancer

l'analyse. Le module d'analyse des bases de données établit la liste des documents à vérifier conformément

aux paramètres d'analyse, puis analyse les documents conformément à cette liste. L'algorithme d'analyse d'un

document correspond en tout point à l'algorithme d'analyse d'un document par le module d'analyse du

courrier et des réplications.

Page 19

A R C H I T E C T U R E D E L ' A P P L I C A T I O N

19

ALGORITHME DE LA RECHERCHE D'EVENTUELLES MENACES DANS

LES OBJETS

Kaspersky Anti-Virus analyse l'objet soumis à l'analyse antivirus selon l'algorithme suivant :

1. L'objet est analysé sur la base des entrées des bases antivirus. Kaspersky Anti-Virus compare l'objet aux

entrées des bases. Il détermine ensuite si l'objet analysé est malveillant à quelle catégorie d'applications

dangereuses il appartient et les modes de réparation qui peuvent lui être appliqués.

Les bases antivirus contiennent la description de tous les programmes malveillants, jokewares, riskwares ou

programmes qui ne sont pas des riskwares mais qui peuvent contribuer à leur développement connus au

moment de la création des bases ainsi que les outils de neutralisation.

L'analyse des objets est réalisée via une analyse incrémentielle : les fichiers sont à nouveau analysés

uniquement après modification, c à-d. que si la date de la dernière modification des fichiers est antérieure à la

date de la dernière analyse, le fichier ne sera pas analysé. Pour désactiver l'analyse incrémentielle, définissez

la variable KAVNonIncrementalScan=1. Cette variable est absente par défaut.

Suite à l'analyse, l'objet reçoit un des états suivants :

sain : l'objet ne contient pas de menace ;

irréparable : l'objet contient une menace qui ne peut pas être neutralisée à l'aide de la version actuelle

des bases antivirus ; ces objets ne peuvent pas être réparés ;

réparable : l'objet contient une menace qui peut être neutralisée à l'aide de la version actuelle des

bases antivirus ; après la réparation, l'objet sera considéré comme sain ;

non analysé : Kaspersky Anti-Virus n'a pas pu analyser l'objet ; il se peut qu'il s'agisse d'une archive

protégée par un mot de passe ou compressée à l'aide d'un algorithme inconnu ou qu'une erreur se soit

produite pendant l'analyse de l'objet, ou que le temps prévu pour l'analyse soit écoulé.

2. L'objet considéré comme sain à l'issue de l'analyse à l'aide des bases antivirus est analysé à l'aide de

l'analyseur heuristique. Dans ce contexte, Kaspersky Anti-Virus emploie des mécanismes spéciaux pour

analyser l'activité de l'objet dans le système. Si cette activité est caractéristique des objets malveillants, l'objet

reçoit l'état potentiellement infecté : cela signifie que le code de l'objet contient soit le code modifié d'un virus

connu, soit du code qui évoque un virus, mais qui n'a pas encore été identifié et dont la définition ne figure pas

encore dans les bases antivirus de Kaspersky Lab.

ALGORITHME DE FILTRAGE DES PIECES JOINTES

Kaspersky Anti-Virus filtre les objets joints aux messages et aux documents. Si l'objet satisfait les conditions du filtre, il

reçoit l'état définit dans les paramètres du filtre. La suite de l'analyse antivirus de l'objet n'a pas lieu. L'objet est traité

conformément à l'état attribué par le filtre : l'objet est soumis aux actions définies pour les objets de cet état dans les

paramètres de la protection du courrier, de la protection des réplications et de l'analyse des bases de données (cf.

rubrique " Traitement des objets et actions exécutées sur ceux-ci " à la page 20).

L'application propose les types de filtrage suivants pour les pièces jointes :

Filtre selon la taille. Kaspersky Anti-Virus vérifie la taille des objets joints. Si la taille de l'objet est supérieure à

la valeur maximum autorisée, l'objet recevra l'état indiqué dans les paramètres du filtre et l'analyse antivirus de

l'objet n'aura pas lieu. L'objet dont la taille est inférieure à la valeur définie sera transféré à l'analyse antivirus.

Filtre selon le nom. Kaspersky Anti-Virus vérifie le nom des objets joints au message. Si le nom de l'objet

satisfait le masque défini dans les paramètres du filtre, l'objet recevra l'état défini dans les paramètres du filtre et

l'analyse antivirus n'aura pas lieu. Si le nom de l'objet ne correspond à aucun des masques définis dans les

paramètres de filtrage, l'objet sera soumis à l'analyse antivirus.

Page 20

G U I D E DE D E P L O I E M E N T

20

Si les deux types de filtrage des pièces jointes sont définis dans les paramètres de la protection, Kaspersky Anti-Virus

analysera d'abord la taille de l'objet. Ensuite, si la taille de l'objet est inférieure à la valeur définie dans les paramètres du

filtre selon la taille, Kaspersky Anti-Virus analyse le nom de l'objet. Si la taille de l'objet est supérieure à la valeur définie

dans les paramètres du filtre selon la taille, Kaspersky Anti-Virus ne vérifiera pas le nom de l'objet.

À l'issue du filtrage, chaque objet peut se voir attribuer l'un des états suivants :

sain ;

irréparable ;

non analysé ;

potentiellement infecté.

Les paramètres de filtrage des pièces jointes sont définis dans les paramètres de la protection du courrier, de la

protection des réplications et de l'analyse des bases de données pour chaque composant de la protection séparément.

TRAITEMENT DES OBJETS ET ACTIONS EXECUTEES SUR CEUX-CI

Kaspersky Anti-Virus traite les objets conformément à l'état attribué suite à l'analyse antivirus (cf. rubrique " Algorithme

de la recherche d'éventuelles menaces dans les objets " à la page 19) et suite au filtrage des pièces jointes (cf. rubrique

" Algorithme de filtrage des pièces jointes " à la page 19). Les objets sains sont transmis sans aucune modification aux

bases de données du serveur Domino (protection des réplications et analyse des bases de données) ou au système de

messagerie du serveur Domino (protection du courrier). Les actions suivantes peuvent être exécutées sur les objets

restants :

Réparer. Kaspersky Anti-Virus répare l'objet sur la base des informations contenues dans les bases antivirus

sur la menace détectée. À l'issue de la réparation, la menace contenue dans l'objet est neutralisée, l'objet est

considéré comme sain et enregistré dans la base de donnée selon l'adresse d'origine ou transmis au système

de messagerie. Cette action est possible uniquement pour les objets qui peuvent être réparés.

Peu importe la configuration des paramètres, la réparation des objest OLE s'effectue uniquement à l'aide d'une

suppression.

Ignorer. Kaspersky Anti-Virus transmet l'objet sans aucune modification.

Supprimer. Kaspersky Anti-Virus supprime l'objet du document ou du message.

Les actions qui seront réalisées par l'application sont définies pour chaque état séparément dans les paramètres de la

protection du courrier, de la protection des réplications et de l'analyse des bases de données.

Avant de passer au traitement, il est possible de conserver une copie de l'objet d'origine dans la base de données

Quarantaine. Les informations relatives aux actions exécutées sont enregistrées dans la base de données Journal des

événements et statistiques.

Kaspersky Anti-Virus peut prévenir les administrateurs, ainsi que l'expéditeur et les destinataires du message (protection

du courrier) de la découverte d'objets et des actions exécutées.

ADMINISTRATION DES PARAMETRES DE KASPERSKY

ANTI-VIRUS

L'administration du fonctionnement de Kaspersky Anti-Virus s'opère via les paramètres du profil et les paramètres du

serveur.

Un profil définit les paramètres généraux de l'application pour un groupe de serveurs repris dans ce profil. Le recours aux

profils permet de réaliser une gestion centralisée des paramètres de Kaspersky Anti-Virus.

Page 21

A R C H I T E C T U R E D E L ' A P P L I C A T I O N

21

Le profil peut contenir un ou plusieurs serveurs. Dans le cadre du schéma isolé du déploiement (cf. page 28) de

Kaspersky Anti-Virus, le profil contient un seul serveur.

Un profil peut définir tous les paramètres de l'application, à l'exception de la licence utilisée par le serveur et de la durée

de conservation des objets en quarantaine. Ces deux paramètres sont définis uniquement pour un serveur distinct, dans

les paramètres de celui-ci. De plus, il est possible de redéfinir certains paramètres du profil dans les paramètres du

serveur. Cette possibilité permet de définir pour un serveur distinct des paramètres qui correspondent au rôle du serveur

dans le système de la protection antivirus et différents des valeurs définies dans le profil. Ces paramètres reprennent par

exemple les paramètres de mise à jour, les paramètres d'enregistrement des informations sur les événements survenus

pendant l'utilisation de Kaspersky Anti-Virus et les informations statistiques.

Les serveurs sont ajoutés automatiquement au profil après l'installation sur ceux-ci de Kaspersky Anti-Virus. Si

l'application est supprimée, le serveur est automatiquement supprimé du profil. Le profil reprend uniquement les serveurs

protégés par Kaspersky Anti-Virus.

Vous pouvez créer et supprimer des profils. Le serveur sur lequel Kaspersky Anti-Virus est installé peut être déplacé d'un

profil vers un autre.

Les profils permettent de définir des paramètres uniques de Kaspersky Anti-Virus pour un groupe de serveurs, par

exemple sur la base de l'emplacement, des fonctions exécutées ou d'autres facteurs. Cette fonctionnalité simplifie

considérablement l'administration de l'application quand elle est installée sur plusieurs serveurs et permet de contrôler de

manière centralisée l'état de la protection antivirus sur tous les ordinateurs.

Les profils peuvent également servir à créer un système de protection à différents niveaux, par exemple pour les

serveurs de messagerie ou les serveurs de bases de données. Pour ce faire, vous pouvez créer plusieurs profils avec

des valeurs de paramètres différentes. Pour définir un niveau de protection particulier pour un serveur ou un groupe de

serveur, il suffit de déplacer le serveur dans le profil dont les paramètres vous conviennent.

Grâce aux paramètres du serveur, vous pouvez configurer les valeurs individuelles correspondant aux fonctions de ce

serveur dans le réseau de l'entreprise. Par exemple, les paramètres du serveur peuvent intervenir dans la configuration

de la mise à jour centralisée des bases antivirus.

Toutes les informations relatives aux paramètres de Kaspersky Anti-Virus sont conservées dans la base de données

Centre d'administration kavcontrolcenter.nsf. La base de données Centre d'administration est créée lors de l'installation

de l'application dans de répertoire des bases de données de Kaspersky Anti-Virus (ce répertoire est kavdatabases par

défaut). En outre, un profil est créé dans la base de données : le serveur protégé y est ajouté. Les paramètres du profil et

les paramètres du serveur reçoivent les valeurs par défaut.

Dans le cadre du schéma distribué du déploiement (cf. page 28) de Kaspersky Anti-Virus, la base de données

kavcontrolcenter.nsf contient les informations relatives aux paramètres de fonctionnement de Kaspersky Anti-Virus sur

chacun des serveurs où est installée l'application. La base de données est créée pendant l'installation sur un de ces

serveurs, puis une réplique de la base de données Centre d'administration existante est créée sur chacun des autres

serveurs. La base de données d'un des serveurs (choisi par l'administrateur) déjà équipé de Kaspersky Anti-Virus sert de

base. Tout nouveau serveur protégé est ajouté au même profil que le serveur d'où la réplique de la base

kavcontrolcenter.nsf a été créée. Les paramètres du serveur reçoivent les valeurs par défaut. En cas de suppression de

Kaspersky Anti-Virus sur un des serveurs, les informations relatives à ce serveur sont supprimées du profil dans la base

de données Centre d'administration.

Dans le cadre d'un schéma de déploiement isolé, la base de données kavcontrolcenter.nsf est placée sur un serveur et

contient les données relatives à la configuration de ce serveur uniquement.

Pour configurer les paramètres de Kaspersky Anti-Virus et pour administrer son fonctionnement, il faut ouvrir la base de

données kavcontrolcenter.nsf.

Les autorisations d'ouverture de la base de données kavcontrolcenter.nsf, de configuration des paramètres et

d'administration de Kaspersky Anti-Virus sont octroyées uniquement aux utilisateurs possédant les privilèges d'un des

trois groupes fonctionnels suivants : Administrateurs de la sécurité , Administrateurs du centre d'administration et

administrateurs avec privilèges restreints (cf. rubrique " Administration des privilèges au niveau de la LCA des bases

de données de Kaspersky Anti-Virus " à la page 24). Avant d'ouvrir la base de données, assurez-vous que le compte

utilisateur possède les autorisations pour l'exécution des opérations requises (création ou suppression de profils,

configuration des paramètres du profil et configuration des paramètres du serveur, etc.).

Page 22

G U I D E DE D E P L O I E M E N T

22

La base de données kavcontrolcenter.nsf peut être ouverte sur n'importe quel serveur protégé à l'aide du client Lotus

Notes ou via un navigateur Internet.

Par défaut, les modifications des paramètres des profils et des serveurs sont introduites dans la réplique de la base de

données situées sur le même serveur que celui auquel la connexion a été réalisée. Pendant la réplication, les

modifications sont propagées à tous les autres serveurs protégés. Il peut y avoir un certain délai entre la définition des

valeurs des paramètres et leur application. Par conséquent, au moment de choisir le serveur sur lequel les paramètres

seront configurés, il faut tenir compte de la topologie des réplications.

Si vous utilisez Kaspersky Anti-Virus via un client Lotus Notes, les modifications des paramètres du serveur pourront être

introduites dans la réplique de la base de données du Centre d'administration située sur le serveur dont vous modifiez

les paramètres, quel que soit le serveur auquel vous êtes connecté. Dans ce cas, les nouvelles valeurs des paramètres

du serveur sont appliquées bien plus vite. En cas d'utilisation via le navigateur Internet, la possibilité décrite ci-dessus

n'est pas prise en charge et les modifications des paramètres du serveur sont toujours introduites dans la réplique

ouverte.

L'utilisation de la base de données Centre d'administration peut avoir lieu simultanément depuis plusieurs postes de

travail ou parallèlement via le navigateur Internet ou le client Lotus Notes. Sachez toutefois que la modification

simultanée des paramètres du même profil ou serveur par deux utilisateurs ou plus peut entraîner un conflit de

réplications. De plus, il est déconseillé de modifier simultanément les paramètres du serveur et les paramètres du profil

auquel appartient ce serveur. Suite à l'application de nouveaux paramètres du profil, les paramètres du serveur peuvent

être redéfinis automatiquement.

CONFIGURATION DES PARAMETRES DE PROTECTION DU

SERVEUR DOMINO

Pour garantir le fonctionnement, l'installation et la suppression corrects de Kaspersky Anti-Virus, il faut configurer les

paramètres de protection du serveur Domino en s'inspirant des paramètres repris dans le tableau.

Page 23

A R C H I T E C T U R E D E L ' A P P L I C A T I O N

23

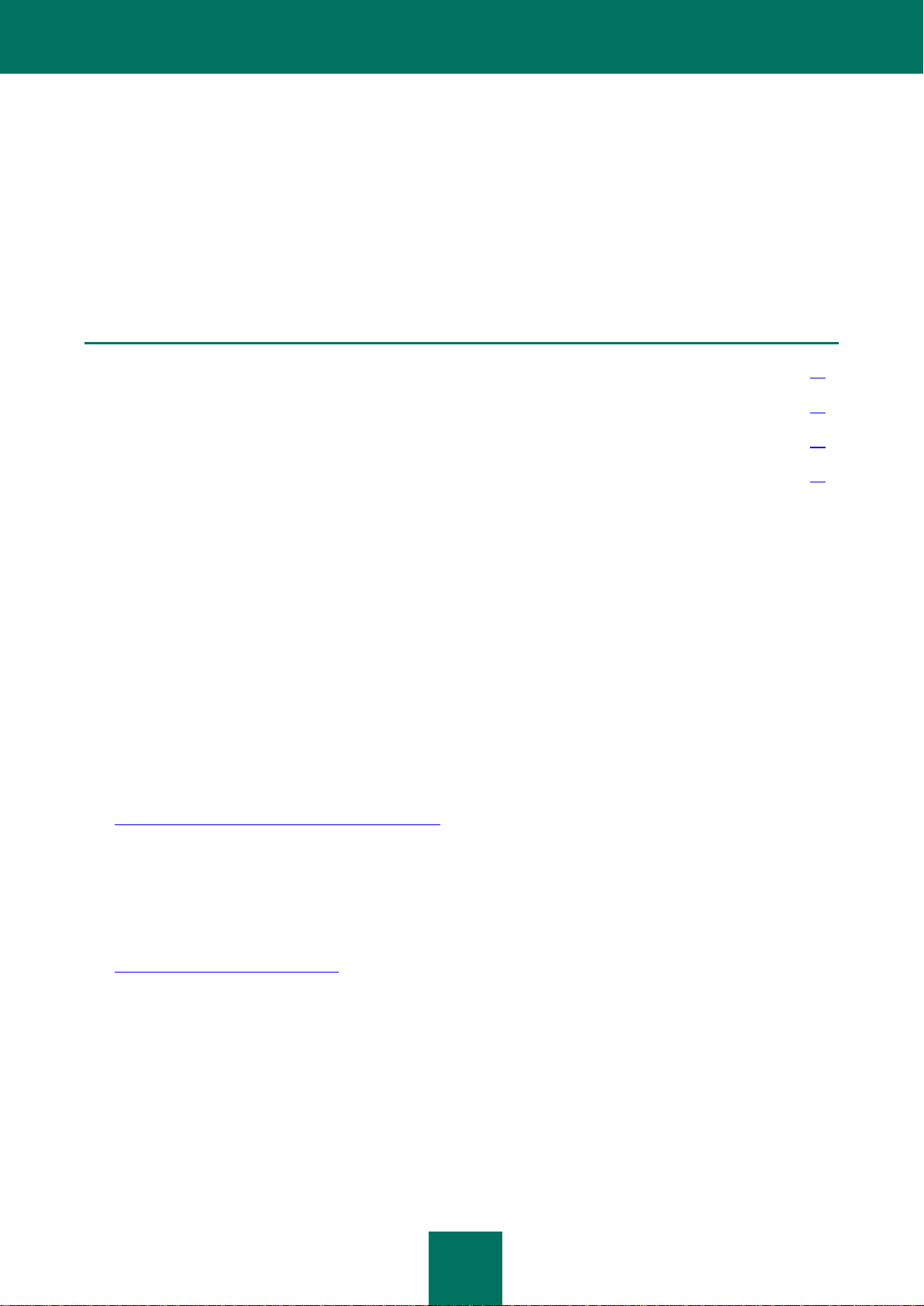

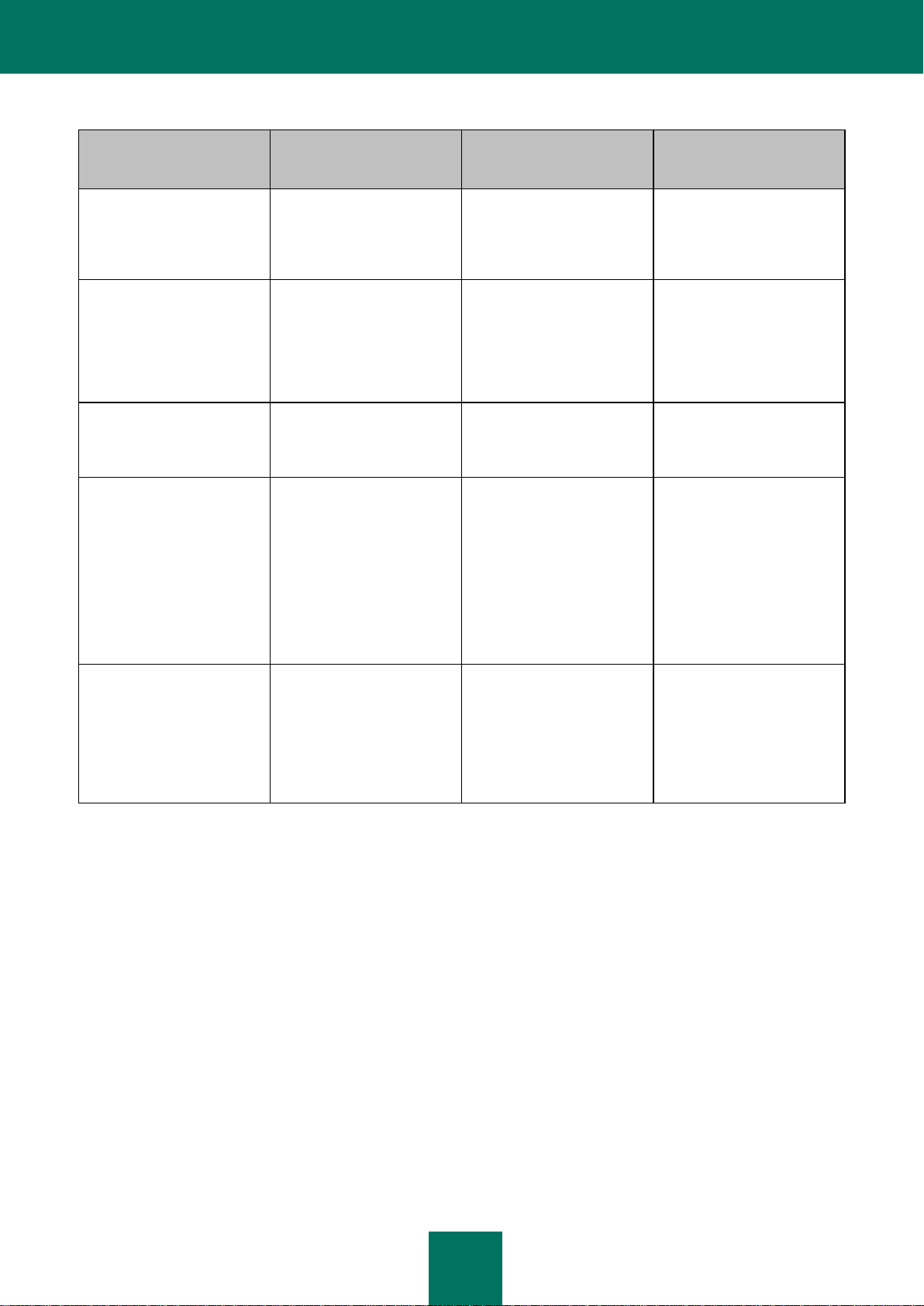

PARAMETRES DE

PROTECTION

INSTALLATION

CYCLE DE TRAVAIL

SUPPRESSION

Utilisation de la console

distante Domino

Envoi des instructions de la

console au serveur des

installations primaire et

secondaire.

Envoi des instructions de

console à chaque serveur

qui utilise une réplique

générale du centre

d'administration.

Redémarrage automatique

du serveur Domino avant la

suppression des données

de service.

Création de bases de

données et de modèles de

bases de données