Page 1

Kaspersky Anti-Virus 8.0 für Lotus Domino

Administrator-handbuch

PROGRAMMVERSION: 8.0

Page 2

2

Sehr geehrter Benutzer!

Vielen Dank, dass Sie unser Produkt ausgewählt haben. Wir hoffen, dass Ihnen dieses Dokument bei Ihrer Arbeit hilft

und die meisten aufkommenden Fragen beantwortet.

Wichtiger Hinweis: Die Rechte an diesem Dokument liegen bei der Kaspersky Lab GmbH und sind durch die

Urhebergesetze der Russischen Föderation und durch internationale Abkommen geschützt. Bei illegalem Vervielfältigen

und Weiterverbreiten des Dokuments oder einzelner Teile daraus kann der Beschuldigte nach den Gesetzen der

Russischen Föderation zivilrechtlich, verwaltungsrechtlich und strafrechtlich zur Verantwortung gezogen werden.

Das Vervielfältigen in jeglicher Form und das Weiterverbreiten der Unterlagen, unter anderem auch in übersetzter Form,

ist nur nach vorheriger schriftlicher Genehmigung der Kaspersky Lab GmbH zulässig.

Das Dokument und die dazugehörigen Grafiken dürfen nur zu informativen, nicht kommerziellen und persönlichen

Zwecken verwendet werden.

Änderungen des Dokuments ohne vorherige Ankündigung bleiben vorbehalten. Die jeweils neueste Version des

Dokuments finden Sie auf der Webseite von Kaspersky Lab unter der Adresse http://www.kaspersky.de/docs.

Kaspersky Lab ZAO übernimmt keine Haftung für den Inhalt, die Qualität, die Aktualität und Richtigkeit der im Dokument

verwendeten Unterlagen, die das Eigentum anderer Rechtsinhaber sind, sowie für den möglichen Schaden durch die

Nutzung dieser Unterlagen.

In diesem Dokument werden eingetragene Markenzeichen und Handelsmarken verwendet, die das Eigentum der

jeweiligen Rechtsinhaber sind.

Datum der Dokumentredaktion: 09.12.2010

© 1997-2010 Kaspersky Lab ZAO. Alle Rechte vorbehalten.

www.kaspersky.de

http://support.kaspersky.de

Page 3

3

ENDNUTZER-LIZENZVERTRAG FÜR KASPERSKY LAB SOFTWARE

WICHTIGER RECHTLICHER HINWEIS AN ALLE NUTZER: LESEN SIE FOLGENDE RECHTLICHE VEREINBARUNG

SORGFÄLTIG DURCH, BEVOR SIE DIE SOFTWARE NUTZEN.

INDEM SIE IM LIZENZVERTRAG-FENSTER AUF DIE SCHALTFLÄCHE „AKZEPTIEREN" KLICKEN ODER EIN

ENTSPRECHENDES ZEICHEN BZW. ENTSPRECHENDE ZEICHEN EINGEBEN, ERKLÄREN SIE SICH MIT DER

EINHALTUNG DER GESCHÄFTSBEDINGUNGEN DIESES VERTRAGS EINVERSTANDEN. DIESE AKTION

KONSTITUIERT EIN BEKENNTNIS IHRER SIGNATUR UND SIE STIMMEN DIESER VEREINBARUNG, UND DASS

SIE EINE PARTEI DIESER VEREINBARUNG WERDEN, ZU UND ERKLÄREN SICH WEITERHIN EINVERSTANDEN,

DASS DIESE VEREINBARUNG, WIE JEDWEDE ANDERE SCHRIFTLICHE, AUSGEHANDELTE UND DURCH SIE

UNTERZEICHNETE VEREINBARUNG AUCH, VOLLSTRECKBAR IST. SOLLTEN SIE MIT DEN

GESCHÄFTSBEDINGUNGEN DIESER VEREINBARUNG NICHT EINVERSTANDEN SEIN, BEENDEN SIE DIE

INSTALLATION DER SOFTWARE BZW. INSTALLIEREN SIE SIE NICHT.

WENN DIE SOFTWARE MIT EINEM LIZENZVERTRAG ODER EINEM VERGLEICHBAREN DOKUMENT GELIEFERT

WIRD, SIND DIE BEDINGUNGEN DER SOFTWARE-NUTZUNG GEMÄSS EINEM SOLCHEN DOKUMENT GEGENÜBER

DIESEM ENDNUTZER-LIZENZVERTRAG MASSGEBEND.

NACHDEM SIE IM LIZENZVERTRAG-FENSTER AUF DIE SCHALTFLÄCHE „AKZEPTIEREN" GEKLICKT ODER EIN

ENTSPRECHENDES ZEICHEN BZW. ENTSPRECHENDE ZEICHEN EINGEGEBEN HABEN, SIND SIE BERECHTIGT,

DIE SOFTWARE IM EINKLANG MIT DEN GESCHÄFTSBEDINGUNGEN DIESER VEREINBARUNG ZU NUTZEN.

1. Definitionen

1.1. Software bezeichnet Software einschließlich aller Updates und zugehöriger Materialien.

1.2. Rechtsinhaber (Inhaber aller Rechte an der Software, ob exklusiv oder anderweitig) bezeichnet Kaspersky Lab

ZAO, ein gemäß den Gesetzen der Russischen Föderation amtlich eingetragenes Unternehmen.

1.3. Computer bezeichnet/bezeichnen Hardware, einschließlich von PCs, Laptops, Workstations, PDAs, Smart

Phones, tragbaren oder sonstigen elektronischen Geräten, für welche die Software konzipiert war und auf

denen die Software installiert und/oder verwendet werden wird.

1.4. Endnutzer (Sie) bezeichnet eine bzw. mehrere Personen, die die Software in eigenem Namen installieren oder

nutzen, oder die eine Software-Kopie rechtmäßig nutzt/nutzen, oder, falls die Software im Namen einer

Organisation heruntergeladen oder installiert wurde, wie etwa einem Arbeitgeber, bezeichnet der Begriff „Sie"

weiterhin jene Organisation, für die die Software heruntergeladen oder installiert wird, und es wird hiermit

erklärt, dass eine solche Organisation die diese Vereinbarung akzeptierende Person autorisiert hat, dies in

ihrem Namen zu tun. Im Sinne dieses Lizenzvertrags beinhaltet der Begriff „Organisation" ohne

Einschränkungen jedwede Partnerschaft, GmbH, Gesellschaft, Vereinigung, Aktiengesellschaft,

Treuhandgesellschaft, Gemeinschaftsunternehmen, Arbeitsorganisation, nicht eingetragene Organisation oder

staatliche Behörde.

1.5. Partner bezeichnet Organisationen oder Personen, die die Software auf Grundlage eines Vertrags und einer

mit dem Rechtsinhaber vereinbarten Lizenz vertreiben.

1.6. Update(s) bezeichnet/n alle Upgrades, Korrekturen, Patches, Erweiterungen, Reparaturen, Modifikationen,

Kopien, Ergänzungen oder Wartungs-Softwarepakete usw.

1.7. Benutzerhandbuch bezeichnet die Bedienungsanleitung, die Administrator-Anleitung, ein Nachschlagewerk

und ähnliche erläuternde oder sonstige Materialien.

2. Lizenzgewährung

2.1. Sie erhalten hiermit eine nicht-ausschließliche Lizenz zur Speicherung, zum Laden, zur Installation, Ausführung

und Darstellung (zur „Nutzung") der Software auf einer festgelegten Anzahl von Computern zur Unterstützung

des Schutzes Ihres Computers, auf dem die Software installiert ist, vor im Nutzerhandbuch beschriebenen

Bedrohungen gemäß den technischen, im Benutzerhandbuch beschriebenen Anforderungen und im Einklang

mit den Geschäftsbedingungen dieses Vertrags (die „Lizenz"). Sie erkennen diese Lizenz an.

Testversion. Sollten Sie eine Testversion der Software erhalten, heruntergeladen und/oder installiert haben und

sollte Ihnen hiermit eine Evaluierungslizenz für die Software gewährt worden sein, dürfen Sie die Software ab

dem Datum der ersten Installation nur zu Evaluierungszwecken verwenden, und zwar ausschließlich während

der einzigen geltenden Evaluierungsperiode, außer wie anderweitig angegeben. Jegliche Nutzung der Software

zu anderen Zwecken oder über die geltende Evaluierungsperiode hinaus ist strikt untersagt.

Page 4

A D M I N I S T R A T O R - H A N D B U C H

4

Software für mehrere Umgebungen; Mehrsprachige Software; Dual-Medien-Software; Mehrere Kopien;

Softwarebündel. Wenn Sie verschiedene Versionen der Software oder verschiedene Sprachausgaben der

Software verwenden, wenn Sie die Software auf mehreren Medien erhalten, wenn Sie anderweitig mehrere

Kopien der Software erhalten oder wenn Sie die Software mit einer anderen Software gebündelt erhalten

sollten, entspricht die insgesamt zulässige Anzahl Ihrer Computer, auf denen alle Versionen der Software

installiert sind, der Anzahl der Computer, die in den Lizenzen festgelegt ist, die Sie bezogen haben, und jede

erworbene Lizenz berechtigt Sie zur Installation und Nutzung der Software auf dieser Anzahl von Computern

entsprechend den Festlegungen in den Klauseln 2.2 und 2.3, außer die Lizenzbedingungen sehen eine

anderweitige Regelung vor.

2.2. Wenn die Software auf einem physischen Medium erworben wurde, haben Sie das Recht, die Software zum

Schutz einer solchen Anzahl von Computern zu verwenden, die auf der Softwareverpackung festgelegt ist.

2.3. Wenn die Software über das Internet erworben wurde, haben Sie das Recht, die Software zum Schutz einer

solchen Anzahl von Computern zu verwenden, die genannt wurde, als Sie die Lizenz für die Software erworben

haben.

2.4. Sie haben das Recht, eine Kopie der Software anzufertigen, und zwar ausschließlich zu Sicherungszwecken

und nur, um die rechtmäßig in Ihrem Besitz befindliche Kopie zu ersetzen, sollte eine solche Kopie verloren

gehen, zerstört oder unbrauchbar werden. Diese Sicherungskopie kann nicht zu anderen Zwecken verwendet

werden und muss zerstört werden, wenn Sie das Recht verlieren, die Software zu nutzen oder wenn Ihre Lizenz

abläuft oder aus irgendeinem Grund im Einklang mit der gültigen Gesetzgebung im Land Ihres Wohnsitzes oder

in dem Land, in dem Sie die Software nutzen, gekündigt werden sollte.

2.5. Ab dem Zeitpunkt der Aktivierung der Software bzw. Installation der Lizenzschlüsseldatei (mit Ausnahme einer

Testversion der Software) haben Sie das Recht, folgende Dienstleistungen für den auf der Softwareverpackung

(falls Sie Software auf einem physischen Medium erworben haben) oder während des Erwerbs (falls die

Software über das Internet erworben wurde) festgelegten Zeitraum zu beziehen:

- Updates der Software über das Internet, wenn und wie der Rechtsinhaber diese auf seiner Webseite oder

mittels anderer Online-Dienste veröffentlicht. Jedwede Updates, die Sie erhalten, werden Teil der Software

und die Geschäftsbedingungen dieses Vertrags gelten für diese;

- Technische Unterstützung über das Internet sowie technische Unterstützung über die Telefon-Hotline.

3. Aktivierung und Zeitraum

3.1. Falls Sie Modifikationen an Ihrem Computer oder an der darauf installierten Software anderer Anbieter

vornehmen, kann der Rechtsinhaber von Ihnen verlangen, die Aktivierung der Software bzw. die Installation der

Lizenzschlüsseldatei zu wiederholen. Der Rechtsinhaber behält sich das Recht vor, jegliche Mittel und

Verifizierungsverfahren zu nutzen, um die Gültigkeit der Lizenz und/oder die Rechtmäßigkeit einer Kopie der

Software, die auf Ihrem Computer installiert und/oder genutzt wird, zu verifizieren.

3.2. Falls die Software auf einem physischen Medium erworben wurde, kann die Software nach Ihrer Annahme

dieses Vertrags mit Beginn ab dem Zeitpunkt der Annahme dieses Vertrags für die auf der Verpackung

bezeichnete Periode genutzt werden.

3.3. Falls die Software über das Internet erworben wurde, kann die Software nach Ihrer Annahme dieses Vertrags

für die während des Erwerbs bezeichnete Zeitdauer genutzt werden.

3.4. Sie haben das Recht, eine Testversion der Software zu nutzen, und zwar gemäß der Festlegung in Klausel 2.1

und ohne jedwede Gebühr für die einzelne geltende Evaluierungsperiode (30 Tage) ab dem Zeitpunkt der

Aktivierung der Software im Einklang mit diesem Vertrag, und zwar unter der Bedingung, dass die Testversion

Ihnen nicht das Recht auf Updates und technische Unterstützung über das Internet und technische

Unterstützung über die Telefon-Hotline einräumt.

3.5. Ihre Lizenz zur Nutzung der Software beschränkt sich auf den in den Klauseln 3.2 oder 3.3 (je nach

Anwendbarkeit) bezeichneten Zeitraum. Die verbleibende Zeitdauer kann auf die im Benutzerhandbuch

beschriebene Weise abgefragt werden.

3.6. Haben Sie die Software zur Nutzung auf mehr als einem Computer erworben, beginnt der Zeitraum, auf den

Ihre Lizenz zur Nutzung der Software begrenzt ist, am Tag der Aktivierung der Software bzw. der Installation

der Lizenzschlüsseldatei auf dem ersten Computer.

3.7. Unbeschadet anderer Rechtsmittel laut Gesetz oder Billigkeitsrecht, zu denen der Rechtsinhaber im Falle eines

Verstoßes gegen die Geschäftsbedingungen dieses Vertrags durch Sie berechtigt ist, ist der Rechtsinhaber

jederzeit, ohne Sie benachrichtigen zu müssen, dazu berechtigt, diese Lizenz zu kündigen, und zwar ohne den

Verkaufspreis oder einen Teil davon zurückzuerstatten.

3.8. Sie stimmen zu, dass Sie bei der Nutzung der Software sowie bei der Verwendung jedweder Berichte oder

Informationen, die sich als Ergebnis der Nutzung der Software ableiten, alle geltenden internationalen,

nationalen, staatlichen, regionalen und lokalen Gesetze sowie gesetzlichen Bestimmungen, einschließlich (und

ohne Beschränkung) Datenschutz-, Urheber-, Exportkontroll- und Verfassungsrecht, einhalten werden.

3.9. Außer wenn anderweitig hierin festgelegt, dürfen Sie keines der Rechte, die Ihnen unter diesem Vertrag

gewährt werden, bzw. keine Ihrer hieraus entstehenden Pflichten übertragen oder abtreten.

4. Technische Unterstützung

4.1. Die in Klausel 2.5 dieses Vertrags erläuterte technische Unterstützung wird Ihnen gewährt, wenn das neueste

Update der Software installiert wird (außer im Fall einer Testversion der Software).

Page 5

E N D N U T Z E R - L I Z E N Z V E R T R A G FÜ R KAS P E R S K Y LA B S O F T W A R E

5

Technischer Support: http://support.kaspersky.com

4.2. Die Daten des Benutzers, wie in Personal Cabinet/My Kaspersky Account festgelegt, können von den Experten

vom Technischen Support nur während der Bearbeitung des Antrags des Benutzers verwendet werden.

5. Beschränkungen

5.1. Sie werden die Software nicht emulieren, klonen, vermieten, verleihen, leasen, verkaufen, modifizieren,

dekompilieren oder zurückentwickeln oder disassemblieren oder Arbeiten auf Grundlage der Software oder

eines Teils davon ableiten, jedoch mit der einzigen Ausnahme eines Ihnen durch geltende Gesetzgebung

gewährten Rechts, von dem keine Rücktretung möglich ist, und Sie werden in keiner anderen Form irgendeinen

Teil der Software in menschlich lesbare Form umwandeln oder die lizenzierte Software oder irgendeine

Teilmenge der lizenzierten Software übertragen, noch irgendeiner Drittpartei gestatten, dies zu tun, außer im

Umfang vorangegangener Einschränkungen, die ausdrücklich durch geltendes Recht untersagt sind. Weder

Binärcode noch Quellcode der Software dürfen verwendet oder zurückentwickelt werden, um den

Programmalgorithmus, der proprietär ist, wiederherzustellen. Alle Rechte, die nicht ausdrücklich hierin gewährt

werden, verbleiben beim Rechtsinhaber und/oder dessen Zulieferern, je nachdem, was zutrifft. Jegliche

derartige nicht autorisierte Nutzung der Software kann zur sofortigen und automatischen Kündigung dieses

Vertrags sowie der hierunter gewährten Lizenz und zu Ihrer straf- und/oder zivilrechtlichen Verfolgung führen.

5.2. Sie werden die Rechte zur Nutzung der Software nicht an eine Drittpartei übertragen.

5.3. Sie werden den Aktivierungscode und/oder die Lizenzschlüssel-Datei keinen Drittparteien verfügbar machen

oder Drittparteien Zugang zum Aktivierungscode und/oder zum Lizenzschlüssel gewähren. Aktivierungscode

und/oder Lizenzschlüssel werden/wird als vertrauliche Daten des Rechtsinhabers betrachtet.

5.4. Sie werden die Software nicht an eine Drittpartei vermieten, verleasen oder verleihen.

5.5. Sie werden die Software nicht zur Erstellung von Daten oder Software verwenden, die zur Feststellung, zum

Sperren oder zur Handhabung von Bedrohungen, wie im Nutzerhandbuch beschrieben, genutzt werden.

5.6. Ihre Schlüsseldatei kann blockiert werden, falls Sie gegen irgendwelche Geschäftsbedingungen dieses Vertrags

verstoßen.

5.7. Falls Sie die Testversion der Software verwenden, sind Sie nicht berechtigt, technische Unterstützung, wie in

Klausel 4 dieses Vertrags festgelegt, zu erhalten, und Sie sind ebenfalls nicht berechtigt, die Lizenz oder die

Rechte zur Nutzung der Software an irgendeine Drittpartei zu übertragen.

6. Eingeschränkte Garantie und Haftungsausschluss

6.1. Der Rechtsinhaber garantiert, dass die Software im Wesentlichen im Einklang mit den im Nutzerhandbuch

dargelegten Spezifikationen und Beschreibungen funktionieren wird, jedoch vorausgesetzt, dass eine solche

eingeschränkte Garantie nicht für Folgendes gilt: (w) Mängel Ihres Computers und zugehörigen Verstoß, wofür

der Rechtsinhaber ausdrücklich jedwede Gewährleistungsverantwortung ablehnt; (x) Funktionsstörungen,

Defekte oder Ausfälle, resultierend aus falscher Verwendung, Missbrauch, Unfall, Nachlässigkeit,

unsachgemäßer/m Installation, Betrieb oder Wartung, Diebstahl, Vandalismus, höherer Gewalt, terroristischen

Akten, Stromausfällen oder -schwankungen, Unglück, Veränderung, nicht zulässiger Modifikation oder

Reparaturen durch eine Partei außer dem Rechtsinhaber oder Maßnahmen einer sonstigen Drittpartei oder

Aktionen ihrerseits, oder Ursachen außerhalb der Kontrolle des Rechtsinhabers; (y) jedweder Defekt, der dem

Rechtsinhaber nicht durch Sie bekannt gemacht wird, sobald dies nach dem ersten Auftreten des Defekts

möglich ist; und (z) Inkompatibilität, verursacht durch Hardware- und/oder Software-Komponenten, die auf

Ihrem Computer installiert sind.

6.2. Sie bestätigen, akzeptieren und erkennen an, dass keine Software frei von Fehlern ist, und Sie sind angehalten,

den Computer mit einer für Sie geeigneten Häufigkeit und Beständigkeit zu sichern.

6.3. Der Rechtsinhaber gibt keine Garantie, dass die Software im Fall von Verstößen gegen die Bedingungen, wie

im Nutzerhandbuch oder in diesem Vertrag beschrieben, einwandfrei funktionieren wird.

6.4. Der Rechtsinhaber garantiert nicht, dass die Software einwandfrei funktionieren wird, wenn Sie nicht

regelmäßig, wie in Klausel 2.5 dieses Vertrags erläutert, Updates herunterladen.

6.5. Der Rechtsinhaber garantiert keinen Schutz vor im Nutzerhandbuch beschriebenen Bedrohungen nach Ablauf

der in Klausel 3.2 oder 3.3 dieses Vertrags bezeichneten Periode oder nachdem die Lizenz zur Nutzung der

Software aus irgendeinem Grund gekündigt wurde.

6.6. DIE SOFTWARE WIRD OHNE MÄNGELGEWÄHR BEREITGESTELLT UND DER RECHTSINHABER GIBT

KEINE ZUSICHERUNG UND KEINE GEWÄHRLEISTUNG IN BEZUG AUF IHRE NUTZUNG ODER

LEISTUNG. DER RECHTSINHABER UND SEINE PARTNER GEWÄHREN AUßER DEN GARANTIEN,

ZUSICHERUNGEN, BESTIMMUNGEN ODER BEDINGUNGEN, DIE DURCH GELTENDES RECHT NICHT

AUSGESCHLOSSEN ODER BESCHRÄNKT WERDEN KÖNNEN, KEINE GARANTIEN, ZUSICHERUNGEN,

BESTIMMUNGEN ODER BEDINGUNGEN (AUSDRÜCKLICHER ODER STILLSCHWEIGENDER NATUR, DIE

ENTWEDER AUS EINER GESCHÄFTSBEZIEHUNG ODER EINEM HANDELSBRAUCH ENTSTEHEN BZW.

AUS GESETZLICHEN, GEWOHNHEITSRECHTLICHTEN ODER ANDEREN VORSCHRIFTEN ABGELEITET

WERDEN) HINSICHTLICH JEDWEDER ANGELEGENHEIT, EINSCHLIEßLICH (OHNE EINSCHRÄNKUNG)

VON NICHTVERLETZUNG VON RECHTEN DRITTER, MARKTGÄNGIGKEIT, BEFRIEDIGENDE QUALITÄT,

INTEGRIERUNG ODER BRAUCHBARKEIT FÜR EINEN BESTIMMTEN ZWECK. SIE TRAGEN DAS

GESAMTE STÖRUNGSRISIKO UND DAS GESAMTRISIKO HINSICHTLICH DER LEISTUNG UND

VERANTWORTUNG FÜR DIE AUSWAHL DER SOFTWARE, UM IHRE VORGESEHENEN RESULTATE ZU

Page 6

A D M I N I S T R A T O R - H A N D B U C H

6

ERZIELEN, UND FÜR DIE INSTALLATION SOWIE DIE NUTZUNG DER SOFTWARE UND DIE MIT IHR

ERZIELTEN ERGEBNISSE. OHNE EINSCHRÄNKUNG DER VORANGEGANGENEN BESTIMMUNGEN

MACHT DER RECHTSINHABER KEINE ZUSICHERUNGEN UND GIBT KEINE GEWÄHRLEISTUNG, DASS

DIE SOFTWARE FEHLERFREI ODER FREI VON UNTERBRECHUNGEN ODER SONSTIGEN STÖRUNGEN

IST ODER DASS DIE SOFTWARE JEDWEDE ODER ALL IHRE ANFORDERUNGEN ERFÜLLEN WIRD,

UNGEACHTET DESSEN, OB GEGENÜBER DEM RECHTSINHABER OFFEN GELEGT ODER NICHT.

7. Haftungsausschluss und Haftungsbeschränkungen

7.1. INSOWEIT GESETZLICH STATTHAFT, SIND DER RECHTSINHABER UND SEINE PARTNER UNTER

KEINEN UMSTÄNDEN HAFTBAR FÜR JEDWEDE SPEZIELLEN ODER BEILÄUFIGEN SCHÄDEN,

STRAFZUSCHLAG ZUM SCHADENERSATZ, INDIREKTE ODER FOLGESCHÄDEN (EINSCHLIEßLICH UND

NICHT BESCHRÄNKT AUF SCHÄDEN AUS VERLUST VON GEWINN ODER VERTRAULICHEN ODER

SONSTIGEN INFORMATIONEN, FÜR GESCHÄFTSUNTERBRECHUNG, FÜR VERLUST VON

PRIVATSPHÄRE, KORRUPTION, BESCHÄDIGUNG UND VERLUST VON DATEN ODER PROGRAMMEN,

FÜR VERSÄUMNIS EINER PFLICHTERFÜLLUNG, EINSCHLIEßLICH JEDWEDER GESETZLICHER

PFLICHTEN, TREUEPFLICHT ODER PFLICHT ZUR WAHRUNG ANGEMESSENER SORGFALT, FÜR

NACHLÄSSIGKEIT, FÜR WIRTSCHAFTLICHEN VERLUST UND FÜR FINANZIELLEN ODER JEDWEDEN

SONSTIGEN VERLUST), DIE AUS ODER AUF IRGENDEINE WEISE IM ZUSAMMENHANG MIT DER

NUTZUNG ODER UNMÖGLICHKEIT DER NUTZUNG DER SOFTWARE, DER BEREITSTELLUNG ODER

DEM VERSÄUMNIS DER BEREITSTELLUNG TECHNISCHER UNTERSTÜTZUNG ODER SONSTIGER

DIENSTLEISTUNGEN, INFORMATIONEN, SOFTWARE UND ZUGEHÖRIGEM INHALT MITTELS DER

SOFTWARE RESULTIEREN, ODER SICH ANDERWEITIG AUS DER NUTZUNG DER SOFTWARE ODER

ANDERWEITIG UNTER BZW. IM ZUSAMMENHANG MIT EINER BESTIMMUNG DIESES VERTRAGS

ERGEBEN, ODER DIE FOLGE EINES VERTRAGSBRUCHS ODER UNERLAUBTER HANDLUNG

(EINSCHLIEßLICH NACHLÄSSIGKEIT, FALSCHANGABE, JEDWEDER STRIKTEN

HAFTUNGSVERPFLICHTUNG ODER -PFLICHT), ODER EINER VERLETZUNG GESETZLICHER

PFLICHTEN ODER DER GEWÄHRLEISTUNG DES RECHTSINHABERS UND/ODER EINES SEINER

PARTNER SIND, UND ZWAR AUCH DANN NICHT, WENN DER RECHTSINHABER UND/ODER EINER

SEINER PARTNER BEZÜGLICH DER MÖGLICHKEIT SOLCHER SCHÄDEN INFORMIERT WURDE.

SIE STIMMEN ZU, DASS IN DEM FALL, DASS DER RECHTSINHABER UND/ODER SEINE PARTNER

HAFTBAR GEMACHT WERDEN/WIRD, DIE HAFTUNG DES RECHTSINHABERS UND/ODER SEINER

PARTNER AUF DIE KOSTEN DER SOFTWARE BESCHRÄNKT IST. UNTER KEINEN UMSTÄNDEN WIRD

DIE HAFTUNG DES RECHTSINHABERS UND/ODER SEINER PARTNER DIE FÜR DIE SOFTWARE

ERSTATTETEN KOSTEN AN DEN RECHTSINHABER ODER DEN PARTNER ÜBERSTEIGEN (JE

NACHDEM, WAS ZUTRIFFT).

NICHTS IN DIESEM VERTRAG SCHLIEßT EINEN ANSPRUCH AUFGRUND VON TOD UND

PERSONENSCHADEN AUS ODER SCHRÄNKT DIESEN EIN. IN DEM FALL, DASS EIN

HAFTUNGSAUSSCHLUSS, EIN AUSSCHLUSS ODER EINE EINSCHRÄNKUNG IN DIESEM VERTRAG

AUFGRUND GELTENDEN RECHTS NICHT AUSGESCHLOSSEN ODER BESCHRÄNKT WERDEN KANN,

WIRD NUR EIN SOLCHER HAFTUNGSAUSSCHLUSS, AUSSCHLUSS ODER EINE EINSCHRÄNKUNG

NICHT FÜR SIE GELTEN, UND SIE SIND WEITERHIN AN JEDWEDE VERBLEIBENDEN

HAFTUNGSAUSSCHLÜSSE, AUSSCHLÜSSE ODER EINSCHRÄNKUNGEN GEBUNDEN.

8. GNU und sonstige Drittpartei-Lizenzen

8.1. Die Software kann einige Softwareprogramme enthalten, die an den Nutzer unter der GPL (GNU General Public

License) oder sonstigen vergleichbaren freien Softwarelizenzen lizenziert (oder unterlizenziert) sind und dem

Nutzer neben anderen Rechten gestatten, bestimmte Programme oder Teile dieser Programme zu kopieren, zu

modifizieren und weiter zu verbreiten und sich Zugang zum Quellcode zu verschaffen („Open Source

Software"). Falls es solche Lizenzen erforderlich machen, dass für jedwede Software, die an jemanden in

ausführbarem Binärformat geliefert wird, diesen Nutzern der Quellcode ebenfalls verfügbar gemacht wird, dann

soll der Quellcode zur Verfügung gestellt werden, indem ein diesbezügliches Ersuchen an

source@kaspersky.com gesendet wird, oder der Quellcode wird mit der Software geliefert. Falls irgendwelche

Open Source Software-Lizenzen es erforderlich machen, dass der Rechtsinhaber Rechte zur Nutzung, zum

Kopieren oder zur Änderung eines Open Source Software-Programms bereitstellt, welche umfassender sind,

als die in diesem Vertrag gewährten Rechte, dann werden derartige Rechte Vorrang vor den hierin festgelegten

Rechten und Einschränkungen haben.

9. Geistiges Eigentum

9.1. Sie stimmen zu, dass die Software sowie die Urheberschaft, Systeme, Ideen, Betriebsmethoden,

Dokumentation und sonstige in der Software enthaltenen Informationen proprietäres geistiges Eigentum

und/oder die wertvollen Geschäftsgeheimnisse des Rechtsinhabers oder seiner Partner sind und dass der

Rechtsinhaber und seine Partner, je nachdem was zutrifft, durch das Zivil- und Strafrecht sowie durch Gesetze

Page 7

E N D N U T Z E R - L I Z E N Z V E R T R A G FÜ R KAS P E R S K Y LA B S O F T W A R E

7

zum Urheberrecht, bezüglich Geschäftsgeheimnissen, Handelsmarken und Patenten der Russischen

Föderation, der Europäischen Union und der Vereinigten Staaten sowie anderer Länder und internationaler

Übereinkommen geschützt sind. Dieser Vertrag gewährt Ihnen keinerlei Rechte am geistigen Eigentum,

einschließlich an jeglichen Handelsmarken und Servicemarken des Rechtsinhabers und/oder seiner Partner

(„Handelsmarken"). Sie dürfen die Handelsmarken nur so weit nutzen, um von der Software im Einklang mit der

akzeptierten Handelsmarkenpraxis erstellte Druckausgaben zu identifizieren, einschließlich der Identifizierung

des Namens des Besitzers der Handelsmarke. Eine solche Nutzung der Handelsmarke gibt Ihnen keinerlei

Besitzrechte an dieser Handelsmarke. Der Rechtsinhaber und/oder seine Partner besitzen und behalten alle

Rechte, Titel und Anteile an der Software, einschließlich (ohne jedwede Einschränkung) jedweden

Fehlerkorrekturen, Erweiterungen, Updates oder sonstigen Modifikationen an der Software, ob durch den

Rechtsinhaber oder eine beliebige Drittpartei vorgenommen, und allen Urheberrechten, Patenten, Rechten an

Geschäftsgeheimnissen, Handelsmarken und sonstigem geistigen Eigentum daran. Ihr Besitz, die Installation

oder Nutzung der Software lässt den Titel am geistigen Eigentum an der Software nicht auf Sie übergehen, und

Sie erwerben keinerlei Rechte an der Software, außer jene ausdrücklich in diesem Vertrag dargelegten. Alle

hierunter erstellten Kopien der Software müssen dieselben proprietären Informationen enthalten, die auf und in

der Software erscheinen. Mit Ausnahme der hierin aufgeführten Bestimmungen gewährt Ihnen dieser Vertrag

keine Rechte geistigen Eigentums an der Software und Sie bestätigen, dass diese unter diesem Vertrag

gewährte Lizenz Ihnen gemäß den weiteren Festlegungen hierin ausschließlich das Recht auf eingeschränkte

Nutzung unter den Geschäftsbedingungen dieses Vertrags gewährt. Der Rechtsinhaber behält sich alle Rechte

vor, die Ihnen nicht ausdrücklich in diesem Vertrag gewährt wurden.

9.2. Sie stimmen zu, die Software in keinster Weise zu modifizieren oder abzuändern. Sie dürfen die

Urheberrechtshinweise oder sonstige proprietäre Hinweise auf jedweden Kopien der Software nicht entfernen

oder verändern.

10. Geltendes Recht; Schiedsverfahren

10.1. Dieser Vertrag unterliegt den Gesetzen der Russischen Föderation und wird nach diesen ausgelegt, und zwar

ohne Bezug auf gegenteilige gesetzliche Regelungen und Prinzipien. Dieser Vertrag wird nicht dem

Übereinkommen der Vereinten Nationen über Verträge über den internationalen Warenverkauf unterliegen,

dessen Anwendung ausschließlich ausgeschlossen wird. Jede Meinungsverschiedenheit, die aus den

Bedingungen dieses Vertrags, deren Auslegung oder Anwendung oder einem Verstoß gegen diese resultiert,

wird, außer falls durch unmittelbare Verhandlung beigelegt, durch das Gericht der internationalen

Handelsschiedsgerichtsbarkeit bei der Industrie- und Handelskammer der Russischen Föderation in Moskau, in

der Russischen Föderation, beigelegt. Jeder vom Schlichter abgegebene Schiedsspruch ist für die beteiligten

Parteien endgültig und bindend und jedwedes Urteil bezüglich eines solchen Schiedsspruchs kann von jedem

Gericht der zuständigen Jurisdiktion durchgesetzt werden. Nichts in diesem Abschnitt 10 wird eine Partei daran

hindern, von einem Gericht der zuständigen Jurisdiktion rechtmäßige Entschädigung zu verlangen oder zu

erhalten, sei es vor, während oder nach einem Schiedsverfahren.

11. Zeitraum für Rechtsverfolgung.

11.1. Von den Parteien dieses Vertrags kann keine Rechtsverfolgung, ungeachtet der Form, die sich aus

Transaktionen unter diesem Vertrag ergibt, nach mehr als einem (1) Jahr nach dem Eintreten des

Klagegrundes oder der Entdeckung dessen Eintritts ergriffen werden, außer, dass eine Rechtsverfolgung für

Verletzung von Rechten geistigen Eigentums innerhalb des maximal geltenden gesetzlichen Zeitraums ergriffen

wird.

12. Vollständigkeit der Vereinbarung, Salvatorische Klausel, kein Verzicht.

12.1. Dieser Vertrag stellt die Gesamtvereinbarung zwischen Ihnen und dem Rechtsinhaber dar und ersetzt jegliche

sonstigen, vorherigen Vereinbarungen, Vorschläge, Kommunikation oder Ankündigung, ob mündlich oder

schriftlich, in Bezug auf die Software oder den Gegenstand dieser Vereinbarung. Sie bestätigen, dass Sie

diesen Vertrag gelesen haben, ihn verstehen und seinen Bedingungen zustimmen. Falls eine Bestimmung

dieses Vertrags von einem Gericht der zuständigen Jurisdiktion insgesamt oder in Teilen als untauglich,

ungültig oder aus welchen Gründen auch immer als nicht durchsetzbar angesehen wird, wird diese Bestimmung

enger ausgelegt, damit sie rechtmäßig und durchsetzbar wird, und der Gesamtvertrag wird an diesem Umstand

nicht scheitern, und die Ausgewogenheit des Vertrags bleibt weiterhin vollinhaltlich gültig und wirksam, so weit

gesetzlich oder nach Billigkeitsrecht zulässig, während der ursprüngliche Inhalt weitest möglich beibehalten

wird. Kein Verzicht auf eine hierin enthaltene Bestimmung oder Kondition ist gültig, außer in schriftlicher Form

und durch Sie und einen autorisierten Vertreter des Rechtsinhabers unterzeichnet, vorausgesetzt, dass kein

Verzicht einer Verletzung einer Bestimmung dieses Vertrags einen Verzicht eines vorherigen, gleichzeitigen

oder Folgeverstoßes konstituiert. Nichtverfolgung oder fehlende Durchsetzung einer Bestimmung dieses

Vertrags durch den Rechtsinhaber kann nicht als Verzicht auf diese Bestimmung oder dieses Recht geltend

gemacht werden.

Page 8

A D M I N I S T R A T O R - H A N D B U C H

8

13. Kontaktinformationen des Rechtsinhabers.

Sollten Sie Fragen in Bezug auf diesen Vertrag haben oder sollten Sie wünschen, sich aus irgendeinem Grund mit dem

Rechtsinhaber in Verbindung zu setzen, kontaktieren Sie bitte unsere Kundendienstabteilung unter:

Kaspersky Lab ZAO, 10 build. 1, 1st Volokolamsky Proezd

Moskau, 123060

Russische Föderation

Tel.: +7-495-797-8700

Fax: +7-495-645-7939

E-Mail: info@kaspersky.com

Webseite: www.kaspersky.com

© 1997-2010 Kaspersky Lab ZAO. Alle Rechte vorbehalten. Die Software und jedwede begleitende Dokumentation

unterliegen dem Urheberrecht bzw. dem Schutz durch Urheberrechtsgesetze und internationale

Urheberrechtsabkommen sowie durch weitere Gesetze und Abkommen zum geistigen Eigentum.

Page 9

9

INHALT

ENDNUTZER-LIZENZVERTRAG FÜR KASPERSKY LAB SOFTWARE ...................................................................... 3

ÜBER DIESES HANDBUCH ........................................................................................................................................ 12

In diesem Dokument ............................................................................................................................................... 12

Kennzeichnungen ................................................................................................................................................... 14

ZUSÄTZLICHE INFORMATIONSQUELLEN ÜBER DAS PROGRAMM ...................................................................... 15

Informationsquellen zur selbständigen Recherche ................................................................................................. 15

Anfrage an die Vertriebsabteilung .......................................................................................................................... 16

Anfrage an die Dokumentationsentwicklungsgruppe .............................................................................................. 16

Beurteilung von Kaspersky Lab Programmen im Webforum .................................................................................. 16

KASPERSKY ANTI-VIRUS 8.0 FÜR LOTUS DOMINO ............................................................................................... 17

Was gibt es Neues ................................................................................................................................................. 18

Lieferumfang ........................................................................................................................................................... 19

Service für registrierte Benutzer ............................................................................................................................. 19

Hard- und Softwarevoraussetzungen ..................................................................................................................... 19

PROGRAMM-ARCHITEKTUR ..................................................................................................................................... 21

Schema des Anti-Viren-Serverschutzes ................................................................................................................. 22

Schema des Programmablaufs ......................................................................................................................... 23

Anti-Viren-PrüfAlgorithmus................................................................................................................................ 24

Algorithmus zur Filterung von Anhängen .......................................................................................................... 24

Verarbeitung der Objekte und auf sie angewandte Aktionen ............................................................................ 25

Kaspersky Anti-Virus Einstellungsverwaltung ......................................................................................................... 26

Einstellungsverwaltung der Konfigurationsdatei notes.ini ....................................................................................... 28

Berechtigungsverwaltung ....................................................................................................................................... 30

Berechtigungsverwaltung auf ACL Ebene der Kaspersky Anti-Virus Datenbanken .......................................... 30

Berechtigungsverwaltung auf Ebene der Profil- / Serverparameter .................................................................. 33

LIZENZVERWALTUNG................................................................................................................................................ 34

Über den Lizenzvertrag .......................................................................................................................................... 34

Über die Kaspersky Anti-Virus-Lizenzen ................................................................................................................ 35

Über die Kaspersky Anti-Virus-Schlüsseldatei ........................................................................................................ 35

Installation der Schlüsseldatei ................................................................................................................................ 36

PROGRAMMOBERFLÄCHE ....................................................................................................................................... 38

Fensterstruktur der Verwaltungscenter Datenbank ................................................................................................ 40

Schutzverwaltung Tab ............................................................................................................................................ 41

Ereignisprotokoll und Statistik Tab ......................................................................................................................... 44

Hilfe Tab ................................................................................................................................................................. 45

PROGRAMM STARTEN UND BEENDEN ................................................................................................................... 46

SERVERSCHUTZZUSTAND ....................................................................................................................................... 47

STANDARDMÄßIGER SERVERSCHUTZ ................................................................................................................... 49

UPDATE DER DATENBANKEN .................................................................................................................................. 51

Updatequelle .......................................................................................................................................................... 52

Update-Schema ...................................................................................................................................................... 53

Updatequelle auswählen ........................................................................................................................................ 55

Page 10

A D M I N I S T R A T O R - H A N D B U C H

10

Planmäßiges Update .............................................................................................................................................. 56

Manuelles Update ................................................................................................................................................... 58

E-MAIL-SCHUTZ ......................................................................................................................................................... 59

E-Mail-Schutz aktivieren und deaktivieren .............................................................................................................. 60

Auswahl von Objekten des E-Mail-Schutzes .......................................................................................................... 61

Aktionen an den E-Mail-Objekten ........................................................................................................................... 62

Filtern von E-Mail-Anhängen .................................................................................................................................. 67

Benachrichtigungen über Epidemien ...................................................................................................................... 68

REPLIKATIONSSCHUTZ ............................................................................................................................................. 71

Replikationsschutz aktivieren / deaktivieren ........................................................................................................... 72

Auswahl von Objekten des Replikationsschutzes ................................................................................................... 73

Aktionen für Objekte im Modus des Replikationsschutzes ..................................................................................... 74

Filtern von Anhängen im Modus des Replikationsschutzes .................................................................................... 76

UNTERSUCHUNG DER DATENBANKEN .................................................................................................................. 78

Untersuchung der Datenbanken aktivieren und deaktivieren ................................................................................. 79

Auswahl von Objekten der Datenbankenüberprüfung ............................................................................................ 80

Aktionen für Objekte im Modus der Datenbankenüberprüfung ............................................................................... 82

Filtern von Dateianhängen im Modus der Datenbankenüberprüfung ..................................................................... 84

Planmäßige Untersuchung ..................................................................................................................................... 86

Manuelle Untersuchung ................................................................................................................................ .......... 87

LEISTUNG ................................................................................................................................................................... 89

QUARANTÄNE ............................................................................................................................................................ 91

Einsicht der in die Quarantäne verschobenen Objekte ........................................................................................... 92

Aktionen an den in die Quarantäne verschobenen Objekte.................................................................................... 94

Quarantäne-Einstellungsanpassung ....................................................................................................................... 96

EREIGNISPROTOKOLL UND STATISTIK .................................................................................................................. 98

Einstellungen des Ereignisprotokolls ................................................................ ...................................................... 99

Statistikeinstellungen ............................................................................................................................................ 101

Löschen der Information aus der Ereignisprotokoll- und Statistikdatenbank ........................................................ 104

Die Ereignisprotokoll- und Statistikdatenbank einsehen ....................................................................................... 105

Allgemeines Ereignisprotokoll und Statistik einsehen ..................................................................................... 105

Ereignisprotokoll und Statistik für einen Server durchsehen ........................................................................... 107

BENACHRICHTIGUNGEN ......................................................................................................................................... 109

KONFIGURATIONSVERWALTUNG ................................................................................................ .......................... 112

Profile erstellen und löschen ................................................................................................................................. 112

Einsetzung vom Profiladministrator ...................................................................................................................... 114

Einsetzung vom Serveradministrator .................................................................................................................... 114

Server zu einem anderen Profil verschieben ........................................................................................................ 115

Anpassung der einzelnen ServerEinstellungswerte .............................................................................................. 115

Verwendung der Option der direkten Bearbeitung der Servereinstellungen ......................................................... 118

ÜBERPRÜFUNG DER PROGRAMMEINSTELLUNGEN AUF RICHTIGKEIT ........................................................... 119

Test "virus" EICAR und seine Modifikationen ....................................................................................................... 119

Testen des E-Mail-Schutzes ................................................................................................................................. 120

Testen des Replikationsschutzes ......................................................................................................................... 121

Testen der Datenbankenuntersuchung ................................................................................................................ 121

Page 11

I N H A L T

11

SERVER-KONSOLE-MODUS ................................................................................................................................... 122

ANFRAGE AN DEN TECHNISCHEN SUPPORT ...................................................................................................... 124

GLOSSAR .................................................................................................................................................................. 125

KASPERSKY LAB ...................................................................................................................................................... 127

INFORMATIONEN ZU VERWENDETEN FREMDEN CODES .................................................................................. 128

Programmcode ..................................................................................................................................................... 128

BOOST 1.30 ................................................................................................................................................... 128

EXPAT 1.2 ...................................................................................................................................................... 128

GECKO SDK 1.8 ............................................................................................................................................. 128

INFO-ZIP 5.51 ................................................................................................................................................. 137

LIBNKFM 2.0.5 ............................................................................................................................................... 138

LZMA SDK 4.43 .............................................................................................................................................. 138

OPENSSL 0.9.8D ........................................................................................................................................... 138

PCRE 7.4 ........................................................................................................................................................ 140

RFC1321-BASED (RSA-FREE) MD5 LIBRARY ............................................................................................. 141

ZLIB 1.2 .......................................................................................................................................................... 141

Entwicklungsmittel ................................................................................................................................................ 141

AUTOCONF 2.61 ............................................................................................................................................ 141

AUTOMAKE 1.10 ............................................................................................................................................ 141

AWK 3.1.5 ....................................................................................................................................................... 141

BASH 3.2.33 ................................................................................................................................................... 142

GСС 4.1.2 ....................................................................................................................................................... 142

GСС 3.4.5 ....................................................................................................................................................... 142

GСС 3.3.6 ....................................................................................................................................................... 142

GСС 3.3.2 ....................................................................................................................................................... 142

GNU MAKE 3.81 ............................................................................................................................................. 143

GREP 2.5.1 ..................................................................................................................................................... 143

PERL 5.8.8...................................................................................................................................................... 143

SED 4.1.5........................................................................................................................................................ 145

Sonstige Informationen ......................................................................................................................................... 145

GNU GENERAL PUBLIC LICENSE ................................................................................................................ 145

SACHREGISTER ....................................................................................................................................................... 167

Page 12

12

ÜBER DIESES HANDBUCH

IN DIESEM ABSCHNITT

In diesem Dokument ....................................................................................................................................................... 12

Kennzeichnungen. .......................................................................................................................................................... 14

Die Spezialisten von Kaspersky Lab begrüßen Sie herzlich. Wir hoffen, dass die in diesem Handbuch aufgeführten

Informationen Ihnen bei Ihrer Arbeit mit Kaspersky Anti-Virus für Lotus Domino behilflich sein werden.

Informationen zur Installation von Kaspersky Anti-Virus sind in diesem Einführungshandbuch angeführt.

Das Handbuch ist für Administratoren von Unternehmensnetzen erstellt worden. Es enthält folgende Informationen: Wie

man das Programm einsetzt, Einstellungen anpasst, den Schutz eines Servers sowie einer Server-Gruppe via DominoClient, Programm-Web-Oberfläche und die Domino-Server-Konsole managen kann.

Falls Sie keine Antwort auf Ihre Frage zu Kaspersky Anti-Virus gefunden haben, können Sie weitere Informationsquellen

über Anti-Virus hinzuziehen.

IN DIESEM DOKUMENT

Dieses Dokument ist folgendermaßen unterteilt:

Text des Lizenzvertrages (s. S. 3). Im diesem Abschnitt ist der Text des Lizenzvertrags zwischen Kaspersky

Lab ZAO und dem Endbenutzer aufgeführt. In diesem werden die Rechte und Einschränkungen für die

Anwendung Kaspersky Anti-Virus für Lotus Domino bekannt gegeben.

Zusätzliche Informationsquellen über das Programm (s. S. 15). In diesem Abschnitt werden Informationen

dargelegt, woher Sie, außer aus den vorliegenden Unterlagen,, weitere Informationen über das Programm

erhalten können und falls nötig, wie Sie "Kaspersky Lab"kontaktieren können.

Kaspersky Anti-Virus 8.0 für Lotus Domino (s. S. 17). In diesem Abschnitt sind die neuen Hauptfunktionen von

Kaspersky Anti-Virus 8.0 für Lotus Domino beschrieben, bzw. die Unterschiede zur Vorgängerversion

dargestellt, sowie die minimalen Hard- und Softwarevoraussetzungen erläutert, welche für die Installation und

Ausführung von Kaspersky Anti-Virus nötig sind.

Programm-Architektur (s. S. 21). In diesem Abschnitt wird die Funktionsweise des Programms beschrieben ,

sowie Informationen zur Einstellungsverwaltung von Kaspersky Anti-Virus und Verwaltung von

Benutzerberechtigungen angewiesen.

Lizenzverwaltung (s. S. 34). In diesem Abschnitt werden sie ausführlich über die Schwerpunkte der

Lizenzierung von Kaspersky Anti-Virus informiert., z.B auch , wie eine Lizenz für Kaspersky Anti-Virus installiert

oder gelöscht wird.

Programmoberfläche (s. S. 38). Dieser Abschnitt beschreibt die Hauptelemente der Programm-Oberfläche bei

der Arbeit mit dem Lotus Notes Client im Web-Browser-Modus.

Programm starten und beenden (s. S. 46). Dieser Abschnitt beschreibt, wie Kaspersky Anti-Virus auf dem

Server gestartet und gestoppt wird und wie man sich für die Anpassung der Programmeinstellungen zum Server

verbinden kann.

Serverschutzzustand (s. S. 47). Dieser Abschnitt zeigt Ihnen, wie Sie Information über den Anti-Virus

Serverschutz einsehen können: Welche Schutzkomponenten aktiviert oder deaktiviert sind oder wie die

Komponenten des Anti-Virus Serverschutzes aktiviert und deaktiviert werden.

Page 13

Ü B E R D I E S E S H A N D B UC H

13

Standardmäßiger Serverschutz (s. S. 49). In diesem Abschnitt wird beschrieben, wie Kaspersky Anti-Virus mit

den standardmäßigen Einstellungen arbeitet.

Update der Datenbanken (s. S. 51). Dieser Abschnitt beschreibt, wie die Update-Einstellungen für Server und

Server-Gruppen angepasst werden.Unter anderem, welche Update-Quellen man verwenden kann, wie die

Updates der Datenbanken manuell und planmäßig gestartet werden. Außerdem wird das Vorgehen zum von

Kaspersky Anti-Virus bei der Installation auf einem bzw.mehreren Servern beschrieben.

E-mail-schutz (s. S. 59). In diesem Abschnitt erfahren Sie, wie der Mail-Schutz für Domino-Server aktiviert und

deaktiviert wird, wie man E-Mail-Objekte zur Untersuchung auswählt, wie die Filterung von Anhängen eingestellt

wird, wie die Objekt-Verarbeitung der E-Mails nach den Ergebnissen der Anti-Viren-Untersuchung eingestellt

wird und wie Benachrichtigungen über Epidemien eingestellt werden.

Replikationsschutz (s. S. 71). Dieser Abschnitt informiert Sie darüber, wie der Replikationsschutz aktiviert oder

deaktiviert wird, wie die Replikationsobjekte zur Untersuchung ausgewählt werden, wie die Filterung von

Anhängen eingestellt wird, und wie die Verarbeitung der Replikationsobjekte nach Ergebnissen der Anti-.Viren-

Untersuchung eingestellt wird.

Untersuchung von Datenbanken (s. S. 78). In diesem Abschnitt werden Sie darüber informiert, wie die

Untersuchung von Datenbanken gestartet und gestoppt wird, wie Datenbankobjekte zur Anti-Viren-

Untersuchung ausgewählt werden, wie die Filterung von Anhängen eingestellt wird, wie die Verarbeitung von

Datenbankobjekten nach einer Anti-Viren-Untersuchung eingestellt wird und wie die

Untersuchungseinstellungen angepasst werden.

Leistung (s. S. 89). In diesem Abschnitt sind die Einstellungen beschrieben, welche die Performance

bestimmen.

Quarantäne (s. S. 91). In diesem Abschnitt wird erklärt, wie man Objekte, die in die Quarantäne verschoben

wurden, einsehen kann, wie deren Verarbeitung eingestellt wird und die Einstellungen der Quarantäne

angepasst werden.

Ereignisprotokoll und Statistik (s. S. 98). In diesem Abschnitt erfahren Sie, wie die Einstellungen des

Ereignisprotokolls und der Statistik angepasst werden und wie Sie die Ereignisprotokolle und Statistik

Datenbank (Information für einen Server oder allgemeine Information über alle Server) einsehen können.

Benachrichtigungen (s. S. 109). In diesem Abschnitt wird beschrieben, wie die Benachrichtigungseinstellungen

über die während der Untersuchung entdeckten Objekte angepasst werden.

Konfigurationsverwaltung (s. S. 112). In diesem Abschnitt wird erklärt, wie Profile hinzugefügt oder gelöscht

werden, wie ein Server zu einem anderen Profil verschoben wird und wie die Servereinstellungen angepasst

werden.

Überprüfung der Programmeinstellungen auf richtigkeit (s. S. 119). In diesem Abschnitt wird beschrieben, wie

die Richtigkeit der Programmeinstellungen für jede Schutzkomponente mittels Test-Virus eicar und seiner

Modifikationen nachgeprüft wird.

Server-Konsolen-Modus (s. S. 122). In diesem Abschnitt werden die Verwaltungsbefehle aufgelistet, mittels

welcher Kaspersky Anti-Virus via Befehlszeile aus der Domino-Server-Konsole verwaltet werden kann.

Anfrage an den Technischen Support (s. S. 124). In diesem Abschnitt sind die Regeln für Anfragen an den

technischen Support beschrieben.

Glossar (s. S. 125). In diesem Abschnitt werden die in diesem Handbuch verwendeten Fachbegriffe aufgezählt.

Kaspersky Lab (s. S. 127). In diesem Abschnitt werden Informationen über Kaspersky Lab aufgeführt.

Informationen über die Verwendung von Programmcodes von Drittherstellern (s. S. 128). Im diesem Abschnitt

werden Informationen über die im Programm verwendeten Codes von Drittherstellern aufgeführt.

Page 14

A D M I N I S T R A T O R - H A N D B U C H

14

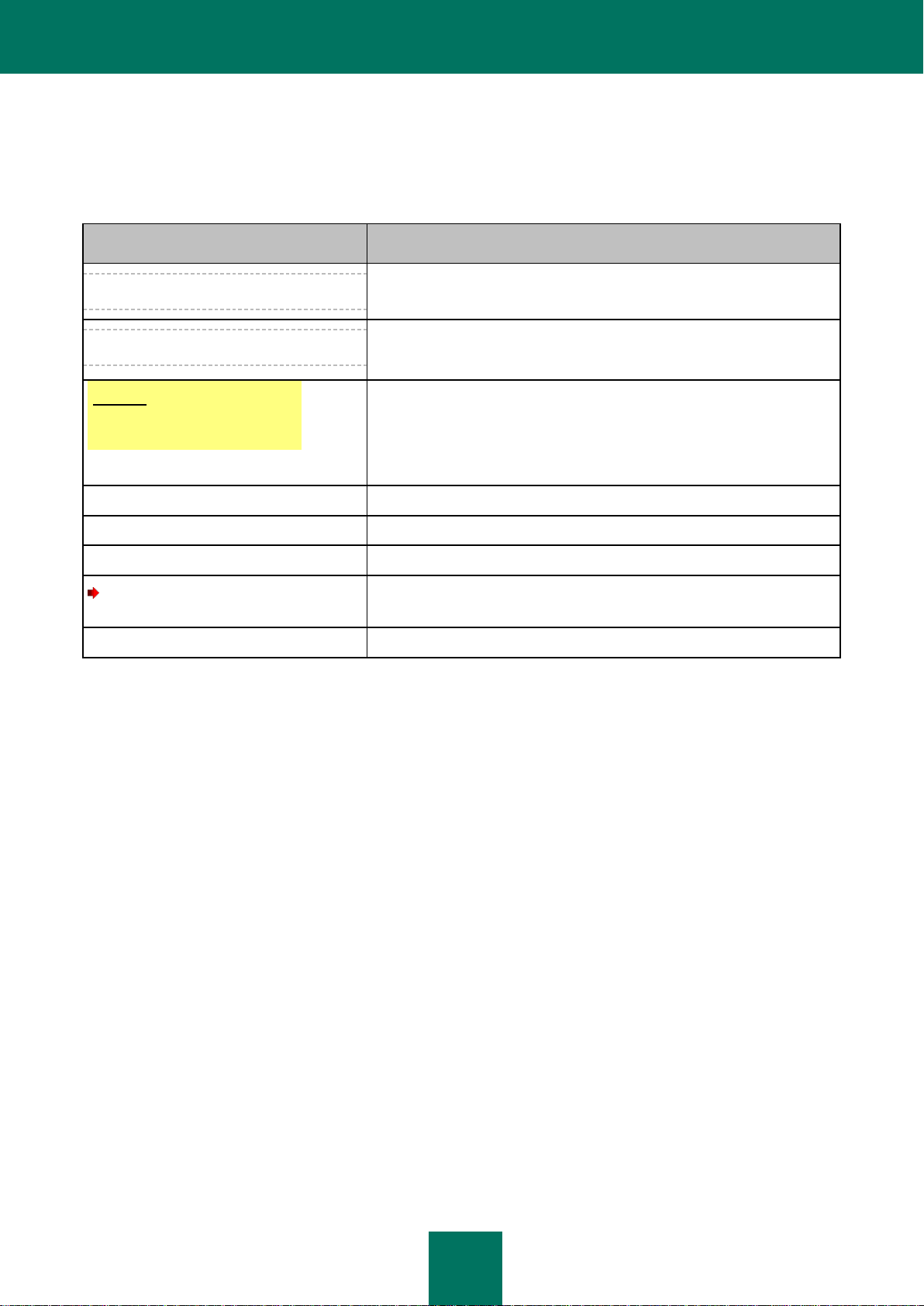

KENNZEICHNUNGEN

INFORMATIONSTYP

KENNZEICHNUNG

Beachten Sie, dass...

Warnungstext.

Es wird empfohlen … zu verwenden...

Erläuterungstext.

Beispiel:

...

Beispielstext.

CTRL+SHIFT

Namen der Tastaturtasten.

Einschließen

Namen der Oberflächenelemente.

Update

Neuer Begriff.

Um den Aufgabenzeitplan anzupassen,

handeln Sie folgenderweise:

Handbuchtext.

help

Text eines Systembefehls.

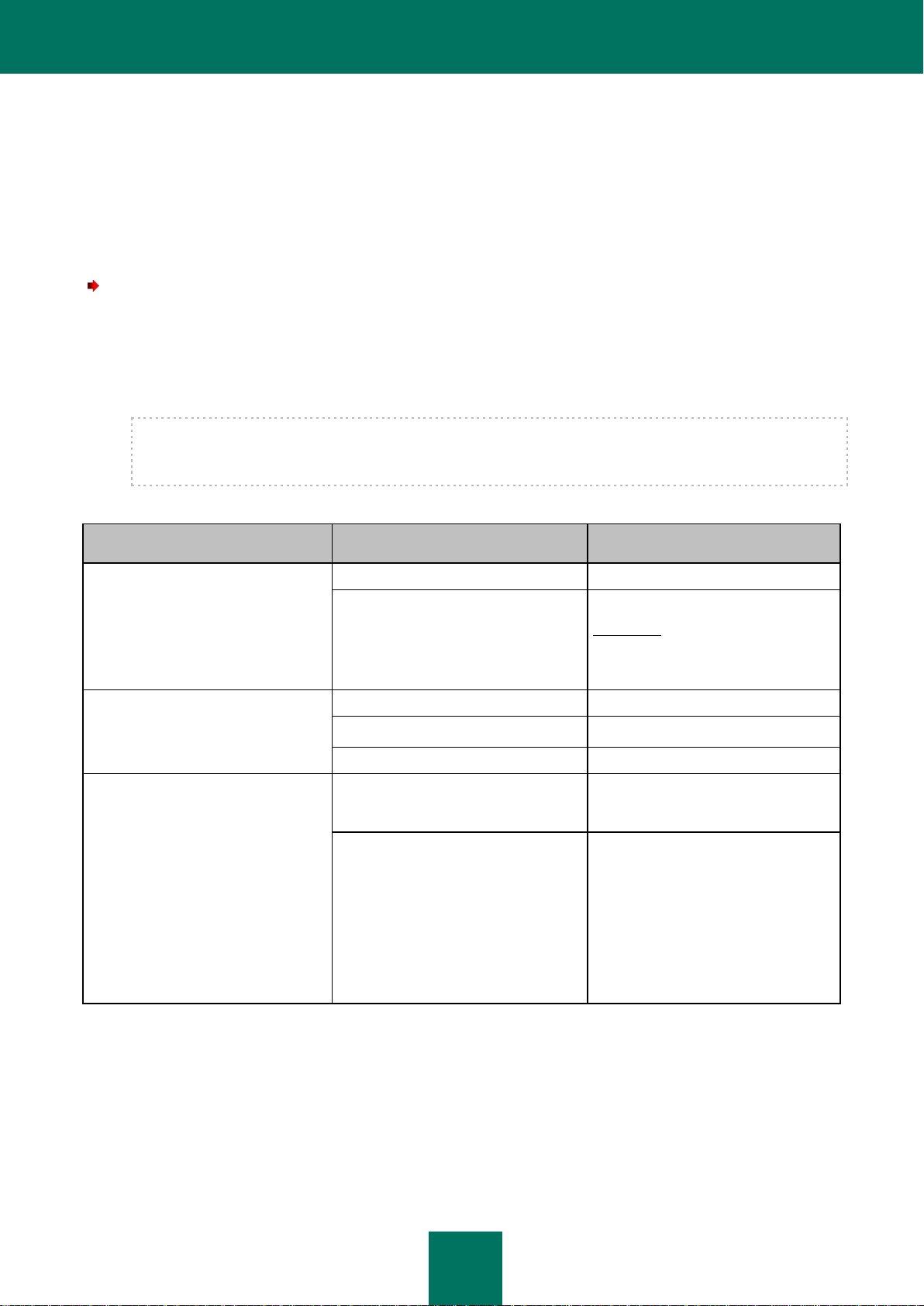

In diesem Handbuch werden die in der nachstehend angeführten Tabelle ausgewiesenen Kennzeichnungen verwendet.

Tabelle 1. Kennzeichnungen.

Page 15

15

ZUSÄTZLICHE INFORMATIONSQUELLEN

IN DIESEM ABSCHNITT

Informationsquellen zur selbständigen Recherche .......................................................................................................... 15

Anfrage an die Vertriebsabteilung ................................................................................................ ................................... 16

Anfrage an die Dokumentationsentwicklungsgruppe ...................................................................................................... 16

Beurteilung von Kaspersky Lab Programmen im Webforum ........................................................................................... 16

ÜBER DAS PROGRAMM

Falls bei Ihnen Fragen, die mit der Auswahl, dem Kauf, der Installation und Verwendung von Kaspersky Anti-Virus 8.0

entstehen, können Sie Antworten auf diese aus verschiedenen Informationsquellen erhalten. Abhängig von der

Dringlichkeit und Wichtigkeit Ihrer Frage können Sie eine für Sie geeignete Quelle auswählen.

INFORMATIONSQUELLEN ZUR SELBSTÄNDIGEN

RECHERCHE

Sollten bei Ihnen Fragen entstehen, stehen Ihnen folgende Informationsquellen über das Programm zur Verfügung:

Programm-Seite auf der Webseite von Kaspersky Lab;

Programm-Seite auf der Webseite des Technischen Supports (in der Wissensdatenbank);

Elektronisches Hilfesystem;

Unterlagen.

Seite auf der Webseite von Kaspersky Lab

http://www.kaspersky.com/de/anti-virus_lotus_notes_domino

Auf dieser Seite finden Sie allgemeine Informationen über Kaspersky Anti-Virus, seine Funktionen und

Besonderheiten In unserem Online-Shop können Sie Kaspersky Anti-Virus kaufen oder die Nutzungsdauer

verlängern.

Seite auf der Webseite des technischen Supports (Wissensdatenbank)

http://support.kaspersky.com/lotus

Auf dieser Seite finden Sie Artikel, die von Spezialisten des technischen Supports veröffentlicht wurden.

Diese Artikel enthalten nützliche Informationen, Empfehlungen und Antworten auf häufig gestellte Fragen (FAQ) zu

Kauf, Installation und Anwendung von Kaspersky Anti-Virus. Sie sind nach Themen wie z. B. "Arbeit mit Schlüsseln",

"Update der Datenbanken" oder "Beheben von Störungen bei der Arbeit" angeordnet. Die Artikel können auch

Fragen behandeln, die nicht nur Kaspersky Anti-Virus sondern auch andere Produkte von Kaspersky Lab betreffen.

Page 16

A D M I N I S T R A T O R - H A N D B U C H

16

Elektronisches Hilfesystem

Die Hilfe enthält Informationen darüber, wie der Serverschutz verwaltet wird: Anzeige des Schutzstatus,

Schutzparameter-Einstellung, Aktivieren und Deaktivieren von Schutzkomponenten, Untersuchung von ServerDatenbanken und Update von Anti-Viren-Datenbanken manuell zu starten.

Um die Hilfe zu öffnen, wählen Sie den Hilfe Tab im Datenbank-Fenster des Verwaltungscenters.

Unterlagen

Der Unterlagensatz zu Kaspersky Anti-Virus enthält die meisten für seine Anwendung erforderlichen

Informationen. Er besteht aus folgenden Dokumenten:

Das Administrator-Handbuch enthält folgende Informationen: Wie man das Programm handhabt, seine

Einstellungen anpasst, den Schutz eines Servers sowie auch einer Server-Gruppe via eines Domino-Clients

verwaltet und die Programm-Web-Oberfläche über eine Domino-Server-Konsole verwaltet werden kann.

Das Implementierungshandbuch ermöglicht es dem Administrator, das Programm im Netzwerk auszubringen,

enthält praktische Empfehlungen zu Programminstallation und Anpassung sowie zur Deinstallation auf einem

oder auf allen geschützten Servern im Netzwerk.

ANFRAGE AN DIE VERTRIEBSABTEILUNG

Sollten Fragen zu Auswahl, Kauf oder der Verlängerung der Nutzungsdauer von Kaspersky Anti-Virus entstehen, können

Sie sich an die Mitarbeiter der Vertriebsabteilung in unserer Zentrale in Moskau unter folgenden Telefonnummern

wenden:

+7 (495) 797-87-00, +7 (495) 645-79-39, +7 (495) 956-70-00

Die Beratung kann auf Englisch sowie Russisch erfolgen.

Sie können auch Ihre Frage an Mitarbeiter der Vertriebsabteilung unter folgender E-Mail-Adresse stellen:

sales@kaspersky.com.

ANFRAGE AN DIE DOKUMENTATIONSENTWICKLUNGSGRUPPE

Sollten Sie Fragen zur Dokumentation haben, z.B: falls Sie Fehler gefunden haben oder uns Ihre Meinung zu den

Unterlagen mitteilen möchten, wenden Sie sich bitte direkt an unser Redaktionsteam für technische Dokumentation.

Senden Sie uns eine E-Mail mit Ihren Verweisen und Fragen an folgende E-Mail-Adresse:

docfeedback@kaspersky.com. Als Betreff geben Sie „Kaspersky Help Feedback: Kaspersky Anti-Virus 8.0 für Lotus

Domino" an.

BEURTEILUNG VON KASPERSKY LAB PROGRAMMEN IM WEBFORUM

Wenn Ihre Frage keine dringende Antwort erfordert, können Sie sie mit den Spezialisten von Kaspersky Lab und mit

anderen Benutzern in unserem Forum unter der folgenden Adresse diskutieren:

http://forum.kaspersky.com/index.php?showforum=28.

Im Forum können Sie bereits veröffentlichte Themen nachlesen, eigene Kommentare hinterlassen und die Suchfunktion

nutzen.

Page 17

17

KASPERSKY ANTI-VIRUS 8.0 FÜR LOTUS DOMINO

Kaspersky Anti-Virus 8.0 für Lotus Domino (im Weiteren Kaspersky Anti-Virus) ist für den komplexen Anti-Viren-Schutz

von Domino-Servern bestimmt. Das Programm sichert den Schutz des E-Mail-Verkehrs, bietet Replikationsschutz und

die Untersuchung der Datenbanken, welche auf dem geschützten Server gespeichert werden.

Kaspersky Anti-Virus wird auf Servern installiert, welche unter den Betriebssystemen Microsoft Windows und Linux

laufen und erfüllt folgende Funktionen:

Untersuchung von allen auf Domino-Server eingehenden, ausgehenden und gerouteten E-Mails. Dabei werden

E-Mailtexte, Anhänge und eingebettete OLE-Objekte überprüft. Kaspersky Anti-Virus entdeckt Schädlinge in

eingebetteten Archiven und gepackten exe-Dateien, außer in Archiven, welche durch ein Kennwort geschützt

sind.

Untersuchung von Dokumenten, welche nach der Replikation geändert wurden. Die durch eine Replikation

geänderten Dokumente werden auf vorhandene Bedrohungen untersucht. Ausgehende Replikationen werden

nicht untersucht. Untersucht werden Inhalte von Feldern in RTF-Dokumenten, Anhänge und in Dokumente

eingebettete OLE-Objekte.

Die Untersuchung der Datenbanken des geschützten Servers wird planmäßig oder auf Anforderung

durchgeführt. Untersucht werden Inhalte von Feldern in RTF-Dokumenten, Anhänge und in Dokumente

eingebettete OLE-Objekte.

Filterung von Objekten nach Größe und Dateimaskenname bei der Untersuchung von E-Mails, Replikationen

und Datenbanken. Gefilterte Objekte werden nach den vom Administrator angegeben Regeln behandelt.

Verarbeitung von infizierten, möglicherweise infizierten und verdächtigen Objekten, die bei der Untersuchung

der E-Mails, der Replikationsdokumente und der Dokumente der Datenbanken entdeckt wurden. Je nach den

vorgenommenen Schutz-, bzw. Scaneinstellungen, desinfiziert, löscht oder überspringt Kaspersky Anti-Virus

das Objekt, meldet den Administratoren die entdeckte Bedrohung und die Ergebnisse der Objektverarbeitung

und speichert statistische Information.

Sender, Empfänger und Administratoren werden von den in E-Mails entdeckten infizierten, möglicherweise

infizierten und verdächtigen Objekten und den ausgeführten Aktionen benachrichtigt.

Kaspersky Anti-Virus benachrichtigt bei auftretender Gefahr von einer möglichen Epidemie. Kaspersky Anti-

Virus registriert jegliche Versuche eines Massenmailings von infizierten, möglicherweise infizierten und

beschädigten Objekten in den E-Mails und meldet es den Administratoren.

Benachrichtigung der Administratoren bei Fund von Objekten, welche bei der Untersuchung von Replikations-

und Datenbankendokumenten entdeckt wurden und den ausgeführten Aktionen.

Speichern von infizierten und möglicherweise infizierten Objekten in der Quarantäne-Datenbank. Dabei werden

gespeicherte E-Mails und Dokumente, die bei der Überprüfung der Replikationen sowie bei der Überprüfung der

Datenbanken entdeckt wurden, nach Typen gruppiert (E-Mail / Replikationen / Abtastung).

Speichern der Informationen übern entdeckte infizierte, möglicherweise infizierte und verdächtige Objekte und

die jeweils ausgeführten Aktionen in der Ereignisprotokoll- und Statistik Datenbank. Diese werden in einer

Textdatei gespeichert sowie zur Informationsdarstellung zur Domino-Server-Konsole weitergegeben.

Automatisches und manuelles Update der Anti-Viren-Datenbanken via Internet. Als Datenbanken-Update-

Ressource können FTP- und HTTP-Update-Server von Kaspersky Lab im Internet, den Updatesatz enthaltende

FTP- und HTTP-Server, sowie Netzwerkordner dienen.

Page 18

A D M I N I S T R A T O R - H A N D B U C H

18

Bedrohungserkennung und Behandlung von infizierten Objekten werden anhand der Einträge der Anti-Viren-

IN DIESEM ABSCHNITT

Was gibt es Neues .......................................................................................................................................................... 18

Lieferumfang ................................................................................................................................................................... 19

Service für registrierte Benutzer ...................................................................................................................................... 19

Hard- und Softwarevoraussetzungen .............................................................................................................................. 19

Datenbanken vollgezogen. Anti-Viren-Datenbanken enthalten Beschreibungen aller bekannten Bedrohungen und

Behandlungsweisen für die von ihnen beschädigten Objekten sowie die Beschreibungen für potentiell bösartiger

Software.

Es ist höchst wichtig, die Anti-Viren-Datenbanken aktuell zu erhalten, denn neue Bedrohungen entstehen jeden Tag.

Auf den Kaspersky-Lab-Servern werden die Anti-Viren-Datenbanken stündlich aktualisiert. Unsere Empfehlung

wäre, die Anti-Viren-Datenbanken genauso oft aktualisieren zu lassen.

Die Verwaltung von Kaspersky Anti-Virus auf mehreren Servern durch Profile.

Zugriffsbeschränkung zur Einstellungsanpassung und Betriebsverwaltung von Kaspersky Anti-Virus auf der

Server- sowie Profilstufe.

Einstellungsanpassung und Betriebsverwaltung von Kaspersky Anti-Virus via Lotus Notes Client, Domino-

Server-Konsole und Web-Browser.

Das Programm kann durch den Lotus Notes Client und via Web-Browser installiert und entfernt werden.

WAS GIBT ES NEUES

Unterschiede von Kaspersky Anti-Virus zur Vorgängerversion bestehen im Folgenden:

Die Verfahren zur Entdeckung von Bedrohungen wurden mittels des Einsatzes eines neuen Anti-Viren-Kerns

weiterentwickelt und verbessert.

Die Reihe der unterstützten Plattformen wurde erweitert.

Eine benutzerfreundliche Oberfläche.

Es wurde eine Option implementiert, die es Ihnen ermöglicht, das Programm durch einen Lotus Notes Client

oder über den Web-Browser verwalten zu können.

Der Befehlssatz zur Verwaltung von Kaspersky Anti-Virus über die Domino-Server-Konsolen wurde erweitert.

Es wurde eine Option hinzugefügt, das Programm durch einen Lotus Notes Client oder über den Web-Browser

zu installieren.

Es wurde eine Option der Gruppeneinstellung von Parametern und der zentralisierten Verwaltung vom

Programm, das auf mehreren Servern installiert ist, durch Profile realisiert.

Ein verteiltes Schema zur Verwaltung der Sicherheitsparameter der geschützten Server wird unterstützt.

Ein verteiltes Schema der Ereignisprotokollführung und der Speicherung von Statistiken auf allen geschützten

Servern wird unterstützt.

Page 19

K A S P E R S K Y A N T I - V I RU S 8 . 0 F Ü R L O T U S D O M I N O

19

Die Verwaltung von Benutzerberechtigungen auf Datenbank- oder Dokumentstufe wurde implementiert.

Die Objektüberprüfung kann im Arbeitsspeicher des Servers stattfinden, ohne dass diese auf die Festplatte

gespeichert werden.

In den E-Mail-Betreff können Informationen über die Überprüfung durch Kaspersky Anti-Virus Überprüfung

hinzugefügt werden. Die Information wird nach dem vom Administrator vorgegebenen Muster hinzugefügt.

LIEFERUMFANG

Sie können Kaspersky Anti-Virus bei unseren Vertriebspartnern (CD-Box) sowie im Online-Shop kaufen (zum Beispiel

http://www.kaspersky.de, Bereich Online-Shop).

Beim Kauf von Kaspersky Anti-Virus im Online-Shop laden Sie das Programm sowie das dazu gehörige Handbuch von

der Kaspersky Lab Webseite herunter. Der Aktivierungskode wird Ihnen per E-Mail nach Eingang des

Rechnungsbetrages zugestellt.

SERVICE FÜR REGISTRIERTE BENUTZER

Kaspersky Lab bietet den Benutzern ein umfangreiches Spektrum an Leistungen an, die den wirkungsvollen Einsatz des

Programms effektiver gestalten.

Beim Lizenzerwerbe werden Sie ein registrierter Benutzer und während der Lizenzlaufzeit können Sie folgende

Leistungen nutzen:

Stündliches Update der Anti-Viren-Datenbanken neuere Versionen dieses Programms;

Beratung bei Fragen zur Installation, Einstellung und Nutzung des Programms per Telefon und E-Mail;

Benachrichtigung bei Herausgabe neuer Kaspersky-Lab-Programmen und bei weltweit neu aufgetretenen

Viren. Dieser Service wird Benutzern angeboten, die den Newsletter von Kaspersky Lab auf der Webseite des

technischen Supports (http://support.kaspersky.com/de/subscribe) abonniert haben.

Es werden allerdings keine Fragen zu Funktion und Gebrauch von Betriebssystemen, zu Software von Dritten sowie zu

verschiedenen nicht Kaspersky eigenen Technologien beantwortet.

HARD- UND SOFTWAREVORAUSSETZUNGEN

Damit Kaspersky Anti-Virus optimal funktioniert, muss der Computer folgenden minimalen Voraussetzungen genügen.

Hardware-Voraussetzungen:

Intel Pentium 32 Bit / 64 Bit oder höher (oder gleichartig).

512 MB Arbeitsspeicher (empfohlen wird 1 GB und höher).

Mindestens ein GB freier Festplattenplatz (empfohlen werden 3 GB und höher).

Eine empfohlene Größe der Auslagerungsdatei nicht weniger als das zweifache des physikalisch

vorhandenen Speichers.

Page 20

A D M I N I S T R A T O R - H A N D B U C H

20

Softwarevoraussetzungen:

Unterstützte Betriebssysteme:

32-Bit Plattformen:

Microsoft Windows 2000 Server (Service Pack 4 oder höher).

Microsoft Windows 2000 Advanced Server (Service Pack 4 oder höher).

Microsoft Windows Server 2003 Standard Edition (Service Pack 2).

Microsoft Windows Server 2003 Enterprise Edition (Service Pack 2).

Novell SuSE Linux Enterprise Server 10 (Service Pack 2).

Red Hat Enterprise Linux 5 (Service Pack 3).

64-Bit Plattformen:

Microsoft Windows Server 2003 x64 Edition (Service Pack 2).

Novell SuSE Linux Enterprise Server 10 (Service Pack 2).

Red Hat Enterprise Linux 5 (Service Pack 3).

Unterstützte Lotus Notes/Domino Server:

Lotus Notes/Domino Version 6.5

Lotus Notes/Domino Version 7.0

Lotus Notes/Domino Version 8.0

Lotus Notes/Domino Version 8.5

Unterstützte Browser:

Windows Internet Explorer 7

Windows Internet Explorer 8

Mozilla Firefox 3.6

Google Chrome

Page 21

21

PROGRAMM-ARCHITEKTUR

Kaspersky Anti-Virus besteht aus folgenden Modulen:

Steuermodul – bietet folgende Funktionen für Kaspersky Anti-Virus:

Programmverwaltung: Initialisiert Untersuchungen von E-Mails und Replikationen, startet Datenbank-

Untersuchungen und planmäßige Updates der Anti-Viren-Datenbanken;

Einstellungsverwaltung: übernimmt und setzt neue Einstellungen;

Speichern und Analyse statistischer Informationen: Schreibt statistische Informationen und Information über

Programmereignisse in das Ereignisprotokoll- und Statistikdatenbank und sendet Benachrichtigungen an

Administratoren;

Benachrichtigung: Sendet E-Mail-Benachrichtigungen über die bei der Untersuchung entdeckten infizierten,

möglicherweise infizierten und beschädigten Objekte;

Benachrichtigung zu Epidemien: Registriert die Anzahl der während der Untersuchung entdeckten

infizierten, möglicherweise infizierten und beschädigten Objekte und die Anzahl der Objekte, die identische

Bedrohungen enthalten, und benachrichtigt die Administratoren, falls innerhalb der Vorgabezeit mehr als

die voreingestellte Höchstzahl Objekte festgestellt wird;

Lizenzverwaltung: Lizenz-Aktivierung, Analyse der Lizenzinformationen, Installation und entfernendes

Aktivierungscodes.

Modul für die E-Mail- und Replikationsuntersuchung – führt die Anti-Viren-Prüfung der E-Mails und

Replikationen aus.

Modul für die Datenbanken-Untersuchung – führt die Anti-Viren-Prüfung der Domino-Server-Datenbanken

aus.

Alle Module werden beim Domino-Server-Start automatisch geladen. Informationen über den Modulbetrieb können in die

Ereignisprotokoll und Statistik Datenbank oder in eine Log-Datei von Anti-Virus eingetragen werden und in der DominoServer-Konsole dargestellt werden.

Alle Datenbanken werden im Ordner der Kaspersky Anti-Virus Datenbanken aufbewahrt (standardmäßig ist das der

Ordner kavdatabases).

Das Programm besteht aus folgenden Datenbanken:

Verwaltungscenter Datenbank (kavcontrolcenter.nsf.) – wird für Verwaltung von Kaspersky Anti-Virus

Einstellungen und deren Speicherung verwendet (s. Abschnitt "Kaspersky Anti-Virus Einstellungsverwaltung"

auf der S. 26);

Quarantäne-Datenbank (kavquarantine.nsf) – wird für die Aufbewahrung der in die Quarantäne verschobenen

Objekte und deren Verarbeitung verwendet (s. S. 91);

Ereignisprotokoll und Statistik Datenbank (kaveventslog.nsf) – wird für die Aufbewahrung der im Betrieb von

Kaspersky Anti-Virus aufgetauchten Ereignisse sowie der statistischen Informationen über die Ergebnisse der

Objektuntersuchung und den ausgeführten Aktionen verwendet (s. Abschnitt "Ereignisprotokoll und Statistik" auf

der S. 98);

Datenbank Hilfe (kavhelp.nsf) – enthält Hilfeinformationen zur Arbeit mit Kaspersky Anti-Virus.

Der Zugriff zu den aufgezählten Datenbanken ist durch die Benutzeroberfläche der Verwaltungscenter-Datenbank

implementiert (s. Abschnitt "Programmoberfläche" auf der S. 38).

Page 22

A D M I N I S T R A T O R - H A N D B U C H

22

IN DIESEM ABSCHNITT

Schema des Anti-Viren-Serverschutzes .......................................................................................................................... 22

Kaspersky Anti-Virus Einstellungsverwaltung ................................................................................................................. 26

Einstellungsverwaltung der Konfigurationsdatei notes.ini ............................................................................................... 28

Berechtigungsverwaltung ................................................................................................................................................ 30

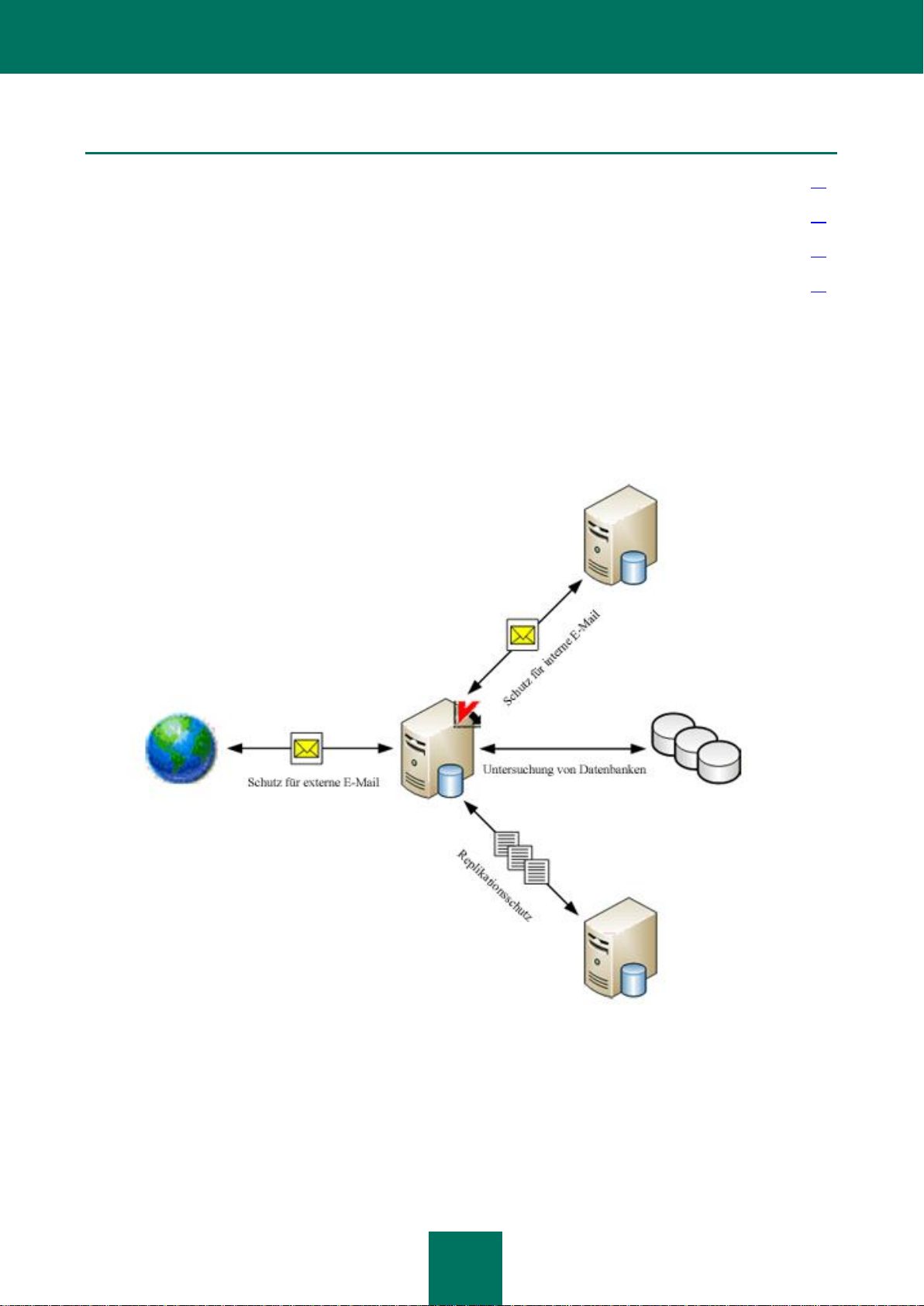

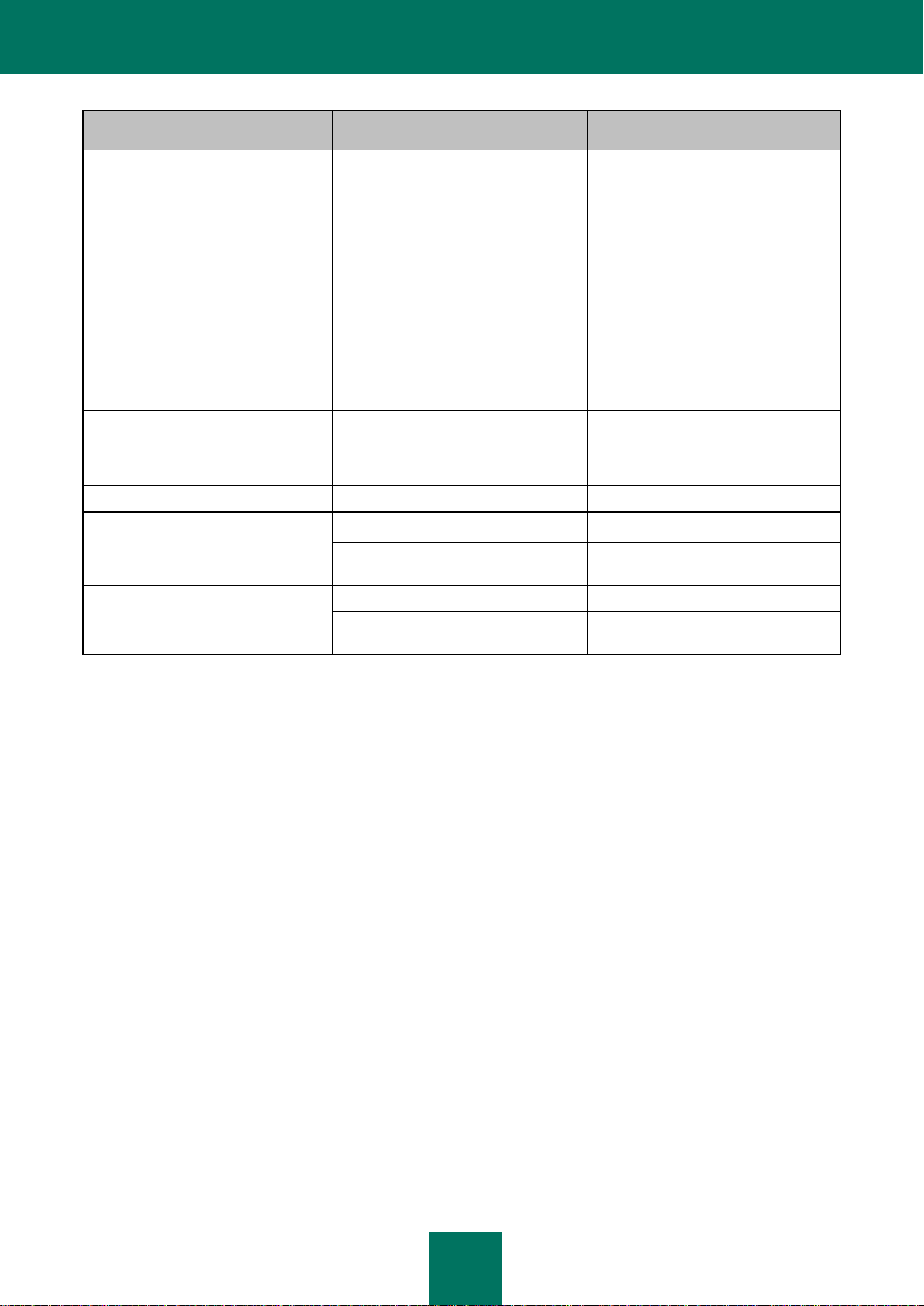

SCHEMA DES ANTI-VIREN-SERVERSCHUTZES

Der Serverschutz besteht aus folgenden Komponenten: E-Mail-Schutz, Replikationsschutz und Untersuchung der

Datenbanken.

Abbildung 1: Schema des Domino-Server Anti-Viren-Schutzes

Page 23

P R O G R A M M - A R C H I T E K T U R

23

IN DIESEM ABSCHNITT

Schema des Programmablaufs ....................................................................................................................................... 23

Anti-Viren-PrüfAlgorithmus .............................................................................................................................................. 24

Algorithmus zur Filterung von Anhängen ........................................................................................................................ 24

Verarbeitung der Objekte und AUF sie ANGEWANDTE Aktionen .................................................................................. 25

SCHEMA DES PROGRAMMABLAUFS

Es ist folgendes Schema des Programmablaufs vorgesehen:

1. Das Steuermodul erhält Informationen des geschützten Domino-Servers über in die Mail Box Dienstdatenbank

eingehenden E-Mails oder über den Versuch eine Replikation auf dem geschützten Server auszuführen. Das