Page 1

MoRoS LAN PRO 2.0

Benutzerhandbuch

Dez-09

Page 2

Page 3

Copyright © Dezember 09 INSYS MICROELECTRONICS GmbH

Jede Vervielfältigung dieses Handbuchs ist nicht erlaubt. Alle Rechte an dieser Dokumentation und an den Geräten liegen bei INSYS MICROELECTRONICS GmbH Regensburg.

Warenzeichen und Firmenzeichen

Die Verwendung eines hier nicht aufgeführten Waren- oder Firmenzeichens ist kein

Hinweis auf die freie Verwendbarkeit desselben.

MNP ist ein eingetragenes Warenzeichen von Microcom, Inc.

IBM PC, AT, XT sind Warenzeichen von International Business Machine Corporation.

INSYS® ist ein eingetragenes Warenzeichen der INSYS MICROELECTRONICS GmbH.

Windows™ ist ein Warenzeichen von Microsoft Corporation.

Linux ist ein eingetragenes Warenzeichen von Linus Torvalds.

Herausgeber:

INSYS MICROELECTRONICS GmbH

Waffnergasse 8

93047 Regensburg, Deutschland

Telefon: +49 (0)941/56 00 61

Telefax: +49 (0)941/56 34 71

E-Mail: insys@insys-tec.de

Internet: http://www.insys-tec.de

Stand: Dez-09

Artikelnummer: 31-22-03.138

Version: 1.1

Sprache: DE

Page 4

Inhalt

1 Sicherheit............................................................................................................. 6

2 Lieferumfang.......................................................................................................8

3 Bestimmungsgemäße Verwendung...................................................................9

4 Technische Daten ..............................................................................................10

4.1 Physikalische Eigenschaften ............................................................................................10

4.2 Technologische Merkmale ...............................................................................................11

5 Anzeigen- und Bedienelemente .......................................................................12

5.1 Bedeutung der Anzeigen.................................................................................................. 13

5.2 Funktion der Bedienelemente..........................................................................................13

6 Anschlüsse ......................................................................................................... 14

6.1 Anschlüsse Vorderseite ....................................................................................................14

6.2 Klemmanschlüsse Oberseite ............................................................................................15

6.3 Klemmanschlüsse Unterseite...........................................................................................16

6.4 Anschlussbelegung der seriellen Schnittstelle ................................................................17

6.5 LAN-Anschluss .................................................................................................................. 17

7 Funktionsübersicht............................................................................................18

8 Symbole und Formatierungen dieser Anleitung ..............................................21

9 Montage ............................................................................................................22

10 Inbetriebnahme.................................................................................................26

11 Bedienprinzip ....................................................................................................28

11.1 Bedienung mit Weboberfläche........................................................................................ 28

11.2 Zugang über das HTTPS-Protokoll ...................................................................................30

12 Funktionen ........................................................................................................31

12.1 Basic Settings.................................................................................................................... 31

12.1.1 Webinterface (Benutzername, Kennwort, Fernkonfiguration)...........................31

12.1.2 IP-Adressen einstellen oder per DHCP beziehen.....................................................32

12.1.3 Statische Routen eintragen..........................................................................................32

12.2 LAN (ext) ...........................................................................................................................33

12.2.1 Schnittstelle zum externen Netz (LAN/ WAN) einrichten....................................33

12.2.2 DSL einrichten ..................................................................................................................34

12.2.3 Periodischen DSL-Verbindungsaufbau einrichten..................................................35

12.2.4 Standleitungsbetrieb einrichten.................................................................................36

12.2.5 Routing einrichten ..........................................................................................................37

12.2.6 Wählfilter einrichten......................................................................................................38

12.2.7 Firewall-Regel erstellen oder löschen........................................................................39

12.2.8 Portforwarding-Regel erstellen oder löschen..........................................................39

12.2.9 Exposed Host festlegen .................................................................................................40

12.3 VPN....................................................................................................................................41

12.3.1 VPN Allgemein..................................................................................................................41

12.3.2 OpenVPN-Server Grundeinstellungen....................................................................... 43

12.3.3 OpenVPN-Server konfigurieren...................................................................................45

12.3.4 OpenVPN-Client Grundeinstellungen........................................................................53

12.3.5 OpenVPN-Client konfigurieren....................................................................................55

4 Dez-09

Page 5

Inhalt

12.4

Eingänge und Ausgänge................................................................................................... 60

12.4.1 Status der Eingänge abfragen......................................................................................60

12.4.2 Funktion der Eingänge konfigurieren........................................................................61

12.4.3 SMS-Versand konfigurieren..........................................................................................62

12.4.4 Ausgänge schalten.......................................................................................................... 63

12.5 Konfigurierbarer Switch...................................................................................................64

12.5.1 Konfiguration und Status der Switchports abfragen............................................64

12.5.2 Switchports konfigurieren............................................................................................64

12.5.3 LED-Anzeige der Switchports konfigurieren............................................................65

12.5.4 Portspiegelung einrichten.............................................................................................65

12.6 Server-Dienste ..................................................................................................................66

12.6.1 DNS-Forwarding einrichten.......................................................................................... 66

12.6.2 Dynamisches DNS Update einrichten........................................................................67

12.6.3 DHCP-Server einrichten.................................................................................................68

12.6.4 Seriell-Ethernet-Gateway einrichten .........................................................................69

12.6.5 Proxy-Server konfigurieren........................................................................................... 70

12.6.6 URL-Filter einrichten....................................................................................................... 71

12.7 Systemkonfiguration........................................................................................................ 72

12.7.1 Systemmeldungen anzeigen........................................................................................ 72

12.7.2 Anzeigen der letzen Systemmeldungen....................................................................72

12.7.3 Uhrzeit und Zeitzone einstellen ..................................................................................73

12.7.4 Zurücksetzen (Reset) ......................................................................................................74

12.7.5 Aktualisieren der Firmware .......................................................................................... 75

12.7.6 Herunterladen der Konfigurationsdatei ...................................................................77

12.7.7 Hochladen der Konfigurationsdatei...........................................................................77

12.7.8 Senden einzelner „Ping“-Pakete.................................................................................. 78

13 Entsorgung ........................................................................................................79

13.1 Rücknahme der Altgeräte ................................................................................................79

14 Lizenzen .............................................................................................................80

14.1 GNU GENERAL PUBLIC LICENSE.........................................................................................80

14.2 GNU LIBRARY GENERAL PUBLIC LICENSE..........................................................................83

14.3 Sonstige Lizenzen .............................................................................................................88

15 Glossar ...............................................................................................................90

16 Tabellen & Abbildungen ...................................................................................92

16.1 Tabellenverzeichnis..........................................................................................................92

16.2 Abbildungsverzeichnis .....................................................................................................92

17 Stichwortverzeichnis.........................................................................................93

Dez-09 5

Page 6

Sicherheit MoRoS LAN PRO 2.0

1 Sicherheit

Nässe und Flüssigkeiten aus der Umgebung können ins

Innere des Gerätes gelangen.

Lebensgefahr durch Stromschlag bei Berührung!

Der MoRoS LAN PRO 2.0 darf nicht in nassen oder feuchten Umgebungen oder direkt in der Nähe von Gewässern

eingesetzt werden. Installieren Sie das Gerät an einem

trockenen, vor Spritzwasser geschützten Ort. Schalten

Sie die Spannung ab, bevor Sie Arbeiten an einem Gerät

durchführen, das mit Feuchtigkeit in Berührung kam.

Überspannung.

Brandgefahr!

Sichern Sie den MoRoS LAN PRO 2.0 mit einer geeigneten

Sicherung gegen Überspannung ab.

Gefahr!

Gefahr!

Gefahr!

Überstrom.

Brandgefahr!

Sichern Sie den MoRoS LAN PRO 2.0 mit einer geeigneten

Sicherung gegen Ströme höher als 1,6 A ab.

Warnung!

Kurzschlüsse und Beschädigung durch unsachgemäße

Reparaturen und Öffnen von Wartungsbereichen.

Feuer, Funktionsausfall und Verletzungsgefahr!

Nur Personen, deren Ausbildung oder Kenntnisstand

dem Berufsbild des „Elektronikers für Betriebstechnik“

entspricht, dürfen den MoRoS LAN PRO 2.0 öffnen und

Reparaturarbeiten daran ausführen.

6

Page 7

MoRoS LAN PRO 2.0 Sicherheit

Beschädigung des Gerätes durch Überspannung!

Spannungsspitzen aus dem Stromnetz können den Mo-

RoS LAN PRO 2.0 beschädigen.

Installieren Sie einen geeigneten Überspannungsschutz.

Beschädigung durch Chemikalien!

Ketone und chlorierte Kohlenwasserstoffe lösen den

Kunststoff des Gehäuses und beschädigen die Oberfläche des Geräts.

Bringen Sie das Gerät auf keinen Fall mit Ketonen (z.B.

Aceton) und chlorierten Kohlenwasserstoffen (z.B. Dichlormethan) in Berührung.

Hinweis

Hinweis

7

Page 8

Lieferumfang MoRoS LAN PRO 2.0

2 Lieferumfang

Der Lieferumfang für den MoRoS LAN PRO 2.0 umfasst die im Folgenden aufgeführten

Zubehörteile. Bitte kontrollieren Sie, ob alle angegebenen Zubehörteile in Ihrem Karton

enthalten sind. Sollte ein Teil fehlen oder beschädigt sein, so wenden Sie sich bitte an

Ihren Distributor.

1 MoRoS LAN PRO 2.0

1 Quick Installation Guide

1 Service-CD mit Benutzerhandbuch im PDF-Format

8

Page 9

MoRoS LAN PRO 2.0 Bestimmungsgemäße Verwendung

3 Bestimmungsgemäße Verwendung

Das Gerät „MoRoS LAN PRO 2.0“ dient ausschließlich zu den aus der Funktionsübersicht

hervorgehenden Einsatzzwecken. Zusätzlich darf das Gerät für die folgenden Zwecke

eingesetzt werden:

Einsatz & Montage in einem industriellen Schaltschrank

Übernahme von Schalt- sowie Datenübertragungsfunktionen in Maschi-

nen, die der Maschinenrichtlinie 2006/42/EG entsprechen

Einsatz als Datenübertragungsgerät an einer speicherprogrammierbaren

Steuerung

Das Gerät „MoRoS LAN PRO 2.0“ darf nicht zu den folgenden Zwecken und unter diesen

Bedingungen verwendet oder betrieben werden:

Steuerung oder Schaltung von Maschinen und Anlagen, die nicht der

Richtlinie 2006/42/EG entsprechen

Einsatz, Steuerung, Schaltung und Datenübertragung in Maschinen oder

Anlagen, die in explosionsfähigen Atmosphären betrieben werden

Steuerung, Schaltung und Datenübertragung von Maschinen, deren Funk-

tionen oder deren Funktionsausfall eine Gefahr für Leib und Leben darstellen können

9

Page 10

Technische Daten MoRoS LAN PRO 2.0

4 Technische Daten

4.1 Physikalische Eigenschaften

Die angegebenen Daten wurden bei nominaler Eingangsspannung, unter Volllast und

einer Umgebungstemperatur von 25 °C gemessen. Die Grenzwerttoleranzen unterliegen

den üblichen Schwankungen.

Physikalische Eigenschaft Wert

Betriebsspannung minimal 10 V DC

Leistungsaufnahme Ruhe 2 W

Leistungsaufnahme Verbindung 3 W

Pegel Eingänge HIGH-Pegel = 3-12 V (Kontakt offen bzw.

Überspannung.

Brandgefahr!

Sichern Sie den MoRoS LAN PRO 2.0 mit einer geeigneten

Sicherung gegen Überspannung ab.

maximal 60 V DC

Spannungsfestigkeit bei Fremdspeisung)

LOW-Pegel =0-1 V

Gefahr!

Stromaufnahme eines aktiven Eingangs

gegen GND (intern +5V)

Schaltausgang, max. Schaltspannung 30 V (DC) / 42 V (AC)

Schaltausgang, max. Strombelastung 1 A (DC) / 0,5 A (AC)

Gewicht 300 g

Abmessungen (Breite x Tiefe x Höhe) 70 mm x 110 mm 75 mm

Temperaturbereich -20°C – 55°C

Maximale zulässige Luftfeuchtigkeit 95% nicht kondensierend

Schutzart Gehäuse IP40, Schraubklemmen IP20

Tabelle 1: Physikalische Eigenschaften

Typisch 0,35 mA

10

Page 11

MoRoS LAN PRO 2.0 Technische Daten

4.2 Technologische Merkmale

Technologische Eigenschaft Beschreibung

4-Port Ethernet Switch 10/100 Mbit/s Voll-/Halbduplex Auto-

sense; Automatische Erkennung der Verdrahtung „Crossover” oder „Patch“.

LAN ext Schnittstelle 10/100 Mbit/s Voll-/Halbduplex Auto-

sense; Automatische Erkennung der Verdrahtung „Crossover” oder „Patch“.

Tabelle 2: Technologische Merkmale

11

Page 12

Anzeigen- und Bedienelemente MoRoS LAN PRO 2.0

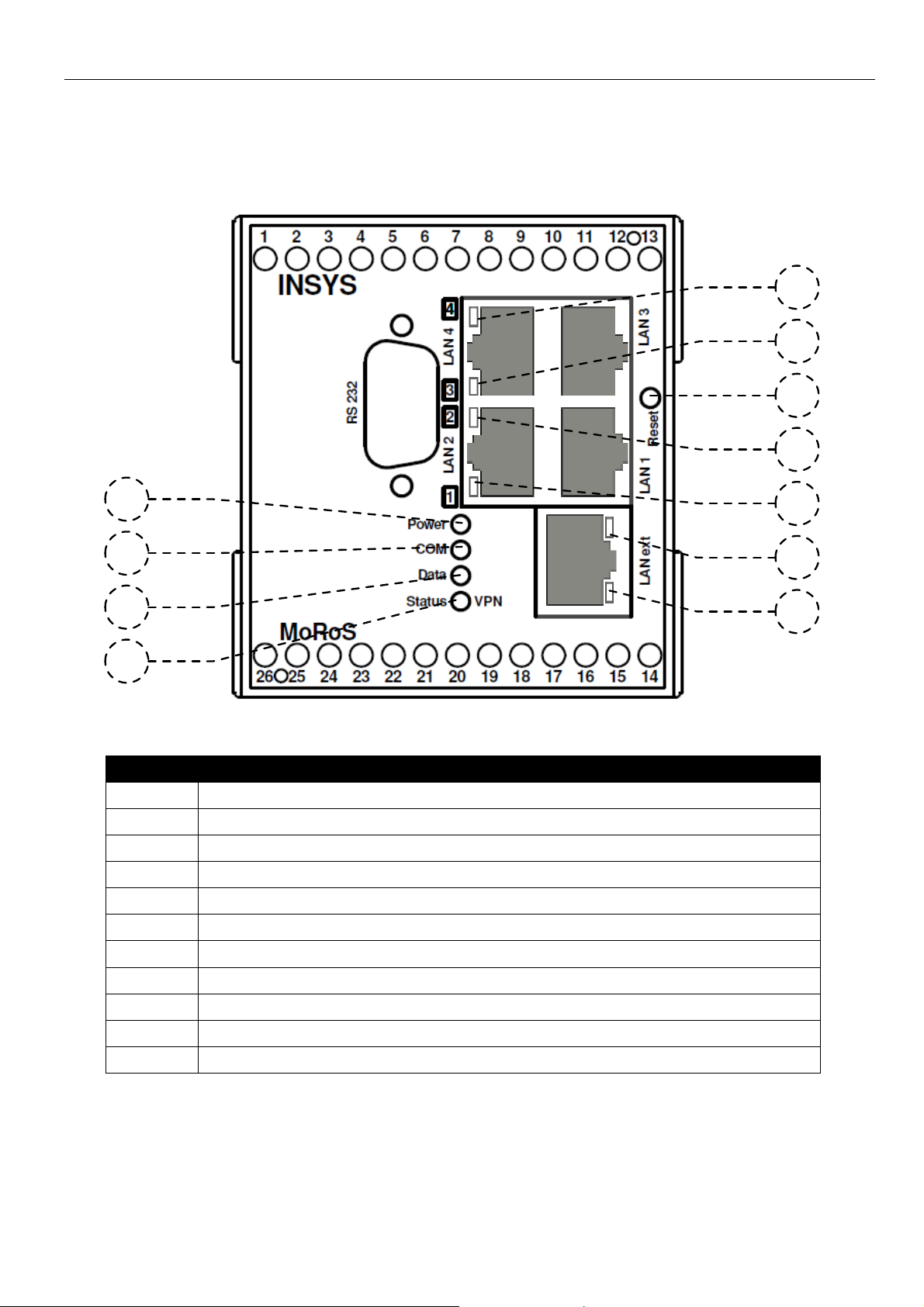

5 Anzeigen- und Bedienelemente

5

6

7

8

4

3

2

1

Abbildung 1: LEDs auf der Gerätvorderseite

Position Bezeichnung

1 Status/VPN LED

2 Data LED

3 COM LED

4 Power LED

5 Status LED für Switch LAN 4

6 Status LED für Switch LAN 3

9

10

11

7 Reset-Taster

8 Status LED für Switch LAN 2

9 Status LED für Switch LAN 1

10 Status LED für Switch LAN ext

11 Status LED für Switch LAN ext

Tabelle 3: Beschreibung der LEDs auf der Gerätevorderseite

12

Page 13

MoRoS LAN PRO 2.0 Anzeigen- und Bedienelemente

5.1 Bedeutung der Anzeigen

LED Farbe Funktion aus blitzt blinkt an

Switch

LAN 1-4

Datenverkehr

verbunden

grün Link 100 MBit/s

gelb Link 10 MBit/s

Datenverkehr

verbunden

Switch

LAN ext

orange Link 10 MBit/s

grün Link 100 MBit/s

Power grün Versorgung fehlt vorhanden

grün PPP-Connect

COM

offline aufgebaut

orange PPP-Link

Data

grün

orange

PPPDatenverkehr

Client oder

Status /

VPN

grün VPN

rot Status

Server aufgebaut

Initialisierung,

FW-Update,

Störung

Tabelle 4: Bedeutung der LED-Anzeigen

5.2 Funktion der Bedienelemente

Bezeichnung Bedienung Bedeutung

Reset-Taster Einmal kurz drücken. Setzt MoRoS LAN PRO 2.0 per

Software zurück und startet

Ihn neu.

(Soft Reset)

Reset-Taster Mindestens 3 Sekunde lang

drücken.

Reset-Taster Innerhalb von 2 Sekunden

dreimal hintereinander kurz

drücken.

Tabelle 5: Funktionsbeschreibung und Bedeutung der Bedienelemente

Setzt die Hardware des MoRoS LAN PRO 2.0 zurück und

startet Ihn neu.

(Hard Reset)

Löscht alle Einstellungen des

MoRoS LAN PRO 2.0 und setzt

das Gerät auf Werkseinstellungen zurück

13

Page 14

Anschlüsse MoRoS LAN PRO 2.0

6 Anschlüsse

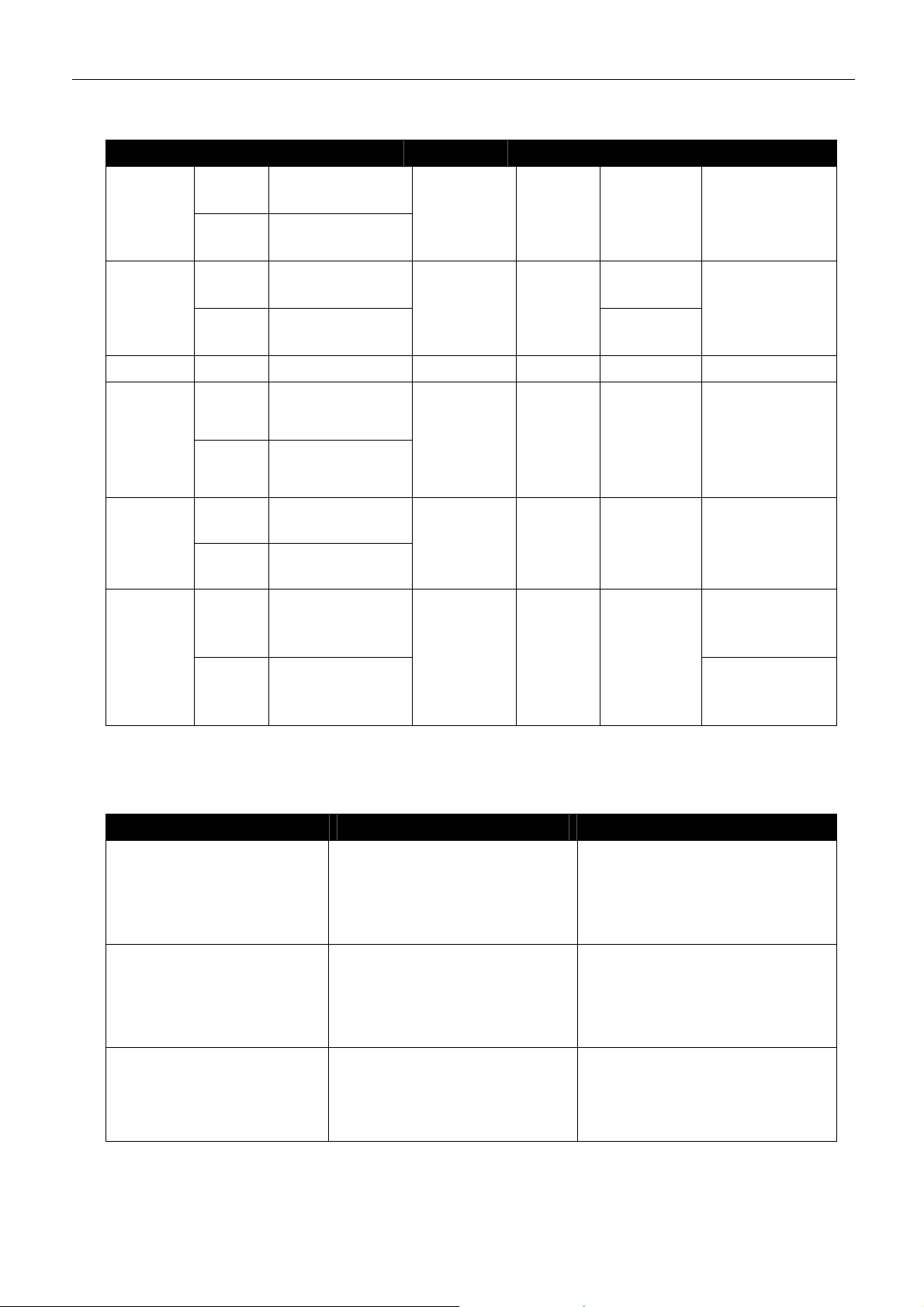

6.1 Anschlüsse Vorderseite

2

1

Abbildung 2: Anschlüsse auf der Gerätevorderseite

Position Bezeichnung

1 Serielle Schnittstelle (RS232-Buchse V.24/V.28)

2 Switch mit 4 Ethernet-Ports (RJ45, 10/100 BT)

3 Ethernet-Port (RJ45, 10/100 BT)

Tabelle 6: Beschreibung der Anschlüsse auf der Gerätevorderseite

3

14

Page 15

MoRoS LAN PRO 2.0 Anschlüsse

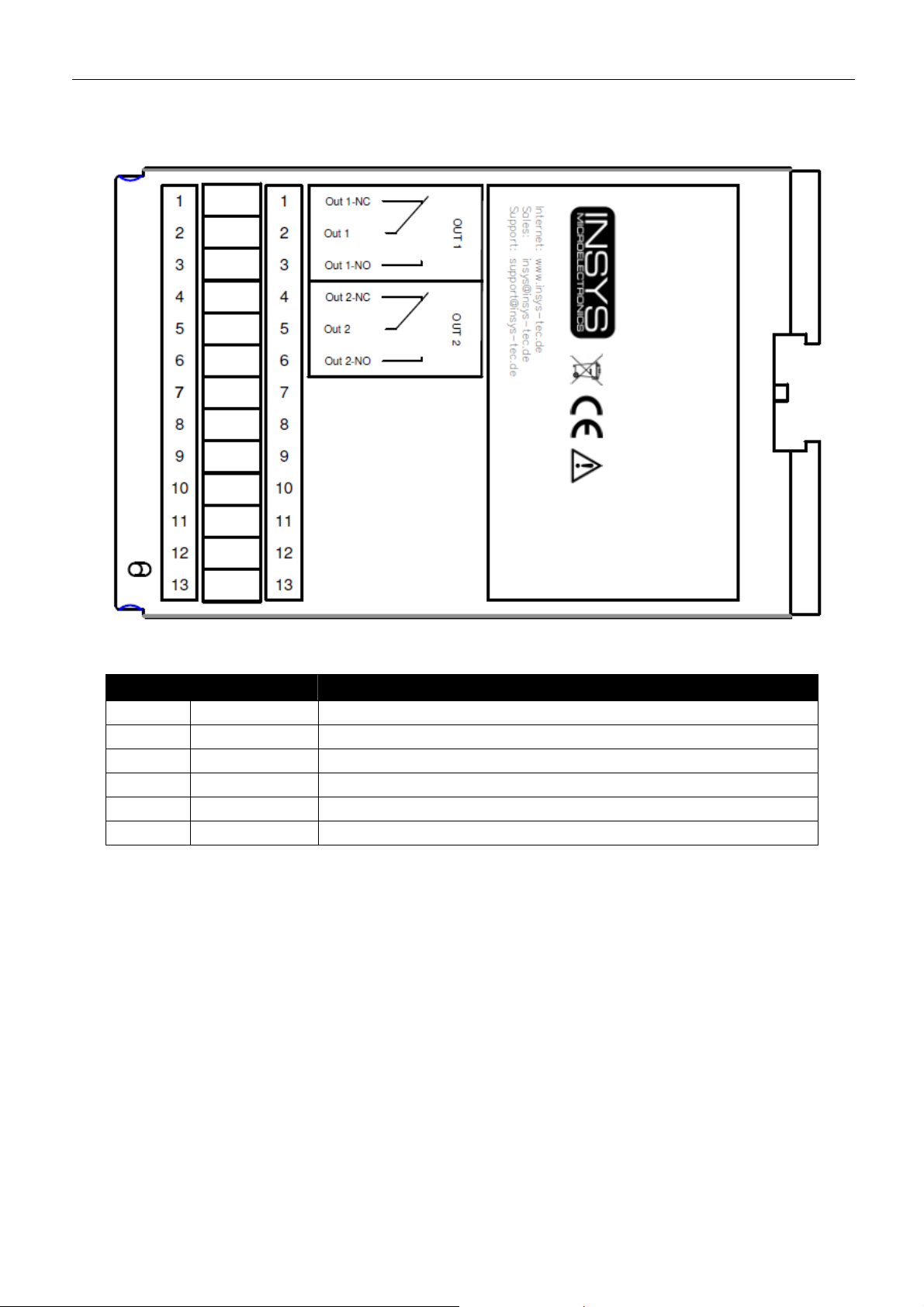

6.2 Klemmanschlüsse Oberseite

Abbildung 3: Anschlüsse auf der Geräteoberseite

Klemme Bezeichnung Beschreibung

1 OUT 1-NC Ausgang1 Ruhekontakt

2 OUT 1 Ausgang1

3 OUT 1-NO Ausgang1 Arbeitskontakt

4 OUT 2-NC Ausgang2 Ruhekontakt

6 OUT 2 Ausgang2

6 OUT 2-NO Ausgang2 Arbeitskontakt

Tabelle 7: Beschreibung der Anschlüsse auf der Geräteoberseite

15

Page 16

Anschlüsse MoRoS LAN PRO 2.0

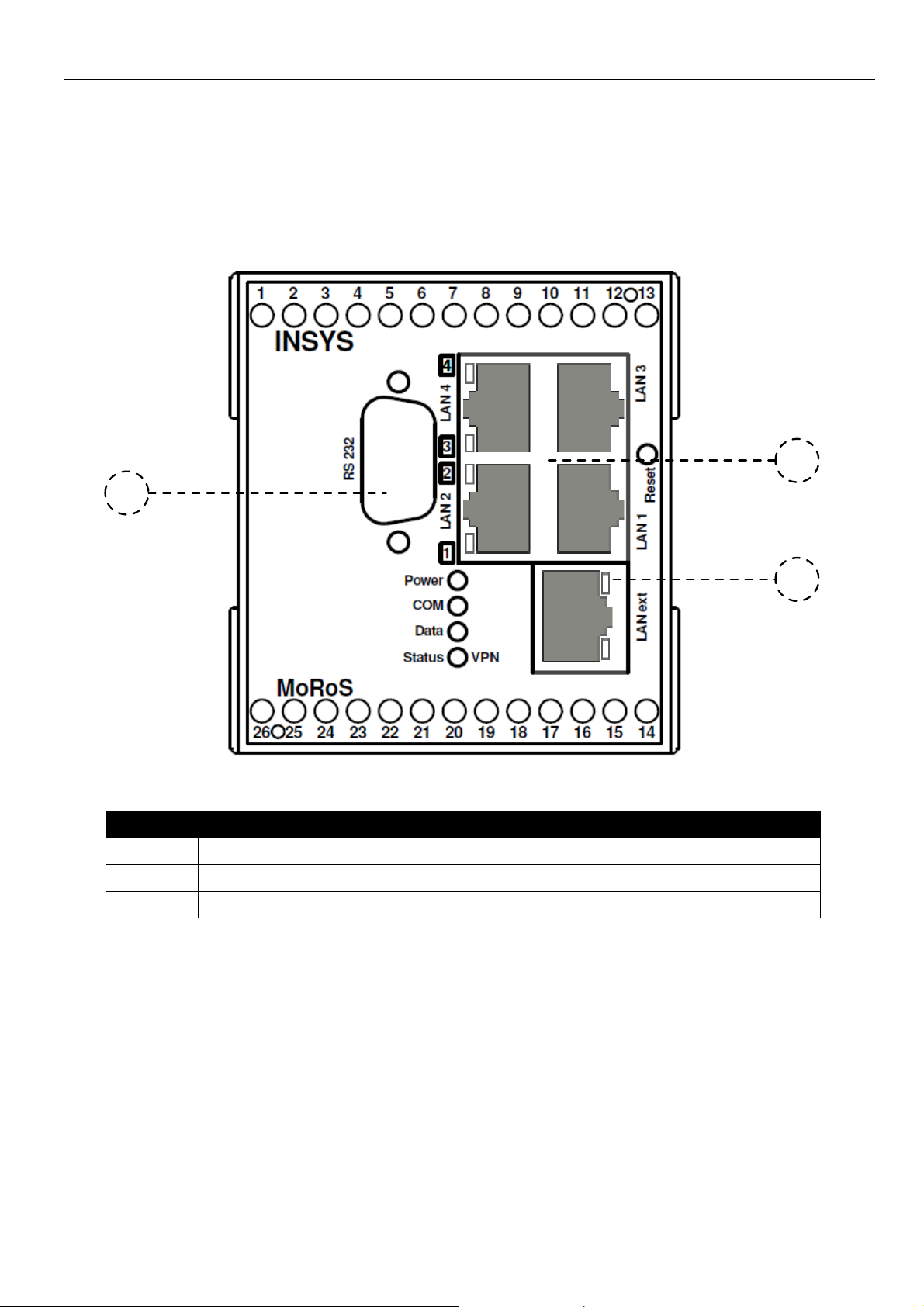

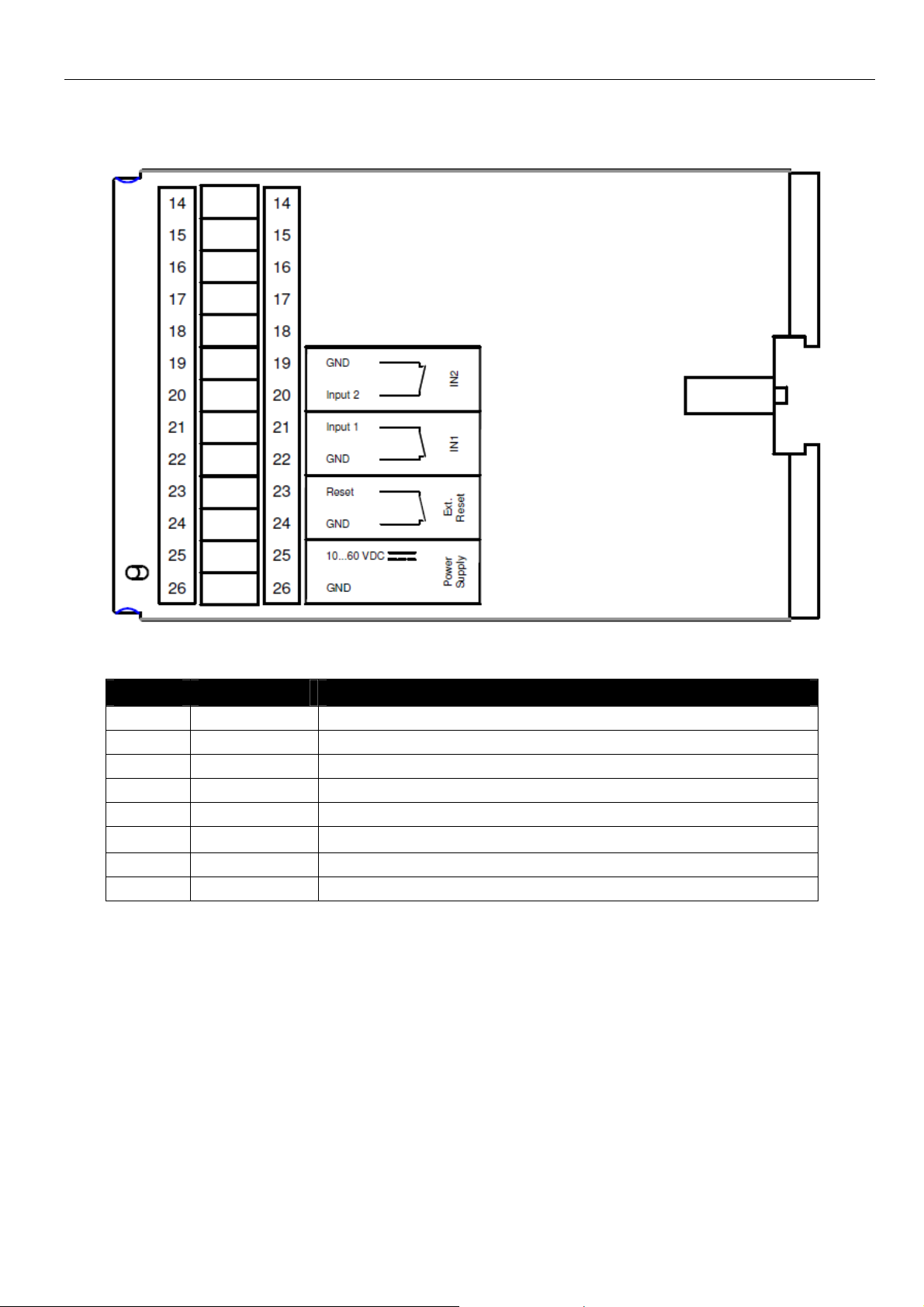

6.3 Klemmanschlüsse Unterseite

Abbildung 4: Anschlüsse auf der Geräteunterseite

Klemme Bezeichnung Beschreibung

19 GND Ground (Masse)

20 Input 2 Eingang 2

21 Input 1 Eingang 1

22 GND Ground (Masse)

23 Reset Reset-Eingang

24

25 10 ... 60VDC Spannungsversorgung 10 V – 60 V DC

26 GND Ground (Masse)

Tabelle 8: Beschreibung der Anschlüsse auf der Geräteunterseite

GND Ground (Masse)

16

Page 17

MoRoS LAN PRO 2.0 Anschlüsse

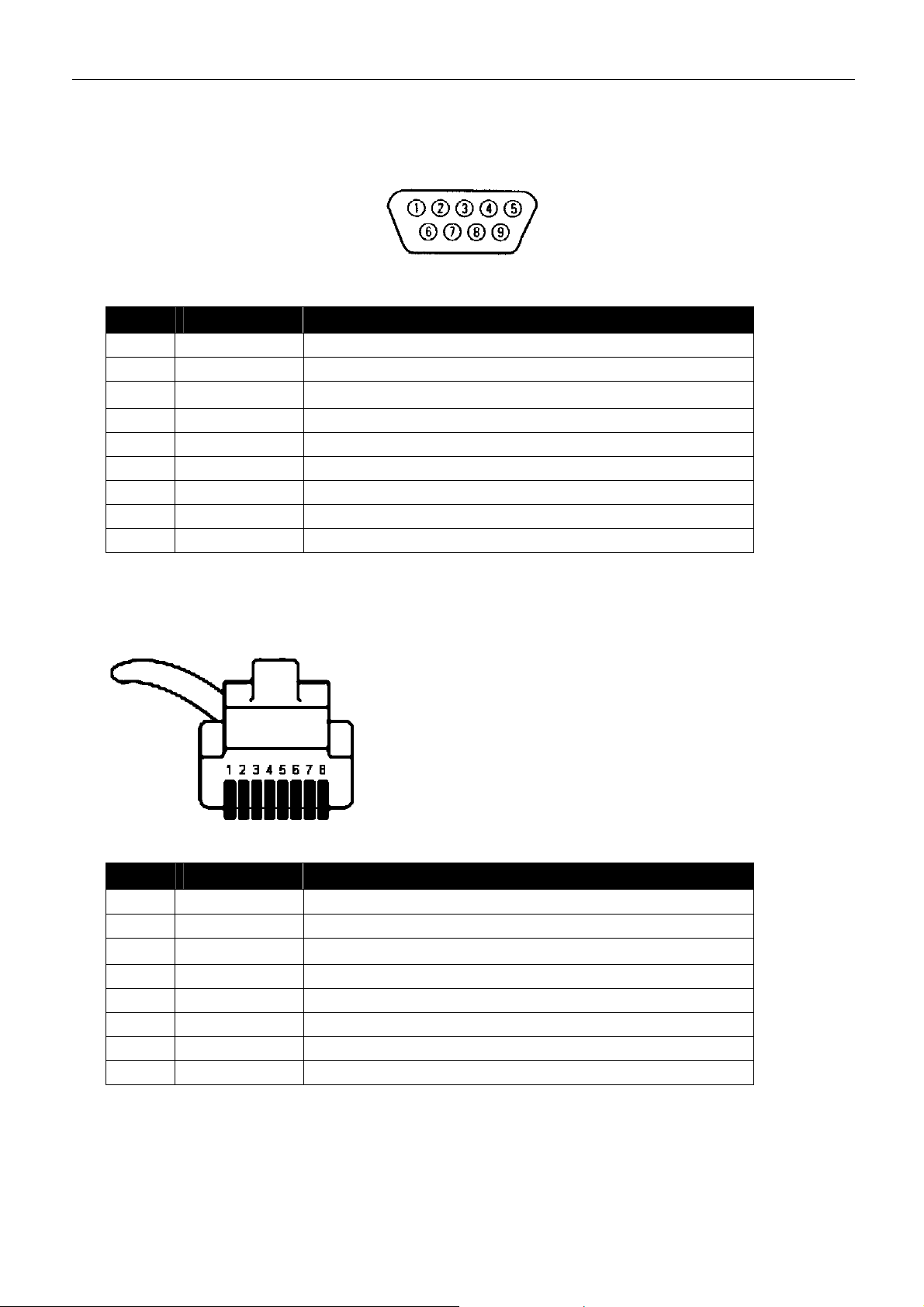

6.4 Anschlussbelegung der seriellen Schnittstelle

Abbildung 5: 9-polige Sub-D Buchse am Gerät

Pin Belegung Beschreibung

1 DCD Data Carrier Detect

2 RXD Receive Data

3

4 DTR Data Terminal Ready

5 GND Ground

6 DSR Data Set Ready

7 RTS Request To Send

8 CTS Clear To Send

9 RI Ring Indication

Tabelle 9: Beschreibung der Pin-Belegung der Sub-D Buchse

TXD Transmit Data

6.5 LAN-Anschluss

Tabelle 10: RJ45-Stecker Ethernetkabel

Pin Belegung Beschreibung

1 RX+ Receive positive

2 RX- Receive negative

3 TX+ Transmit positive

4 n/a Nicht belegt

5 n/a Nicht belegt

6 TX- Transmit negative

7 n/a Nicht belegt

8 n/a Nicht belegt

Tabelle 11: Beschreibung der Belegung des RJ45-Steckers

17

Page 18

Funktionsübersicht MoRoS LAN PRO 2.0

7 Funktionsübersicht

MoRoS LAN PRO 2.0 bietet Ihnen die folgenden Funktionen:

Konfiguration über Weboberfläche

Alle Funktionen des MoRoS LAN PRO 2.0 können über eine Weboberfläche

konfiguriert und eingestellt werden. Der Zugriff auf die Weboberfläche ist

mit einer Benutzername- und Passwortabfrage geschützt. Der TCP Port,

unter dem die Weboberfläche erreichbar ist, kann frei eingestellt werden.

Seriell-Ethernet-Gateway

MoRoS LAN PRO 2.0 kann auf einem bestimmten Netzwerkport ankom-

mende Daten auf der seriellen Schnittstelle ausgeben. Ebenso werden an

der seriellen Schnittstelle ankommende Daten an eine IP-Gegenstelle versendet. Der Seriell-Ethernet-Gateway erlaubt zusammen mit dem INSYS

VCOM-Treiber die transparente Übertragung einer seriellen Verbindung

über ein Netzwerk.

DHCP-Server

Am Switch angeschlossene Ethernetgeräte können vom MoRoS LAN PRO

2.0 automatisch ihre IP-Adresse beziehen.

DHCP-Client

Der MoRoS LAN PRO 2.0 bezieht an der Schnittstelle LAN ext optional au-

tomatisch IP-Adressen aus dem Netzwerk.

Statische IP-Adresse

Eine statische IP-Adresse kann für die Schnittstelle LAN ext des MoRoS

LAN PRO 2.0 konfiguriert werden.

DSL-Standleitungsbetrieb

MoRoS LAN PRO 2.0 kann eine dauerhafte Verbindung über eine DSL („PPP-

over-Ethernet“)-Verbindung herstellen und aufrecht erhalten. Dazu kann

ein über die LAN ext-Schnittstelle ein DSL-Modem angeschlossen werden.

So ist es möglich, mit einem externen Netzwerk über eine „Standleitung“

zu kommunizieren.

Periodischer DSL-Verbindungsaufbau

MoRoS LAN PRO 2.0 kann zeitgesteuert eine DSL (PPPoE) -Verbindung auf-

bauen ebenso zeitgesteuert schließen. Für den Verbindungsaufbau und

den Verbindungsabbau können Sie Uhrzeiten festlegen.

Dynamischer DSL-Verbindungsaufbau

MoRoS LAN PRO 2.0 kann bei Bedarf selbständig eine DSL (PPPoE)-

Verbindung aufbauen. Nach einer definierbaren Idle-Time oder einer definierbaren maximalen Verbindungszeit wird die Verbindung wieder abgebaut.

18

Page 19

MoRoS LAN PRO 2.0 Funktionsübersicht

Wählfilter für DSL-Verbindungsaufbau

Mit Hilfe der Wählfilter kann definiert werden, welche Datenpakete zu ei-

nem PPPoE-Verbindungsaufbau führen. Unnötige Verbindungen können

so vermieden werden, Kosten werden eingespart.

NAT und Portforwarding

MoRoS LAN PRO 2.0 ist ein Router, der Datenpakete auch durch NAT und

Portforwarding weiterleiten kann. Nach festlegbaren Regeln leitet MoRoS

LAN PRO 2.0 eingehende IP-Pakete an definierbare Ports und Portbereiche

zu IP-Adressen und Ports im LAN weiter.

Digitale Schaltausgänge und Eingänge

MoRoS LAN PRO 2.0 verfügt über zwei potentialfreie Schaltausgänge, die

zum manuellen oder zeitgesteuerten Schalten in einer Applikation genutzt

werden können. MoRoS LAN PRO 2.0 besitzt ebenfalls digitale Eingänge Ein

Eingang kann zum Aufbau von PPPoE-Verbindungen genutzt werden können.

VPN-Server

MoRoS LAN PRO 2.0 kann als OpenVPN-Server fungieren. So können Ma-

schinen von außen über unsichere Netzwerke eine sichere Verbindung

zum LAN hinter dem MoRoS LAN PRO 2.0 herstellen.

VPN-Client

MoRoS LAN PRO 2.0 kann auch ein ganzes LAN über eine unsichere Inter-

net-Verbindung abhör- und störungssicher durch einen VPN-Tunnel mit

einem anderen Netzwerk (z.B. dem Firmennetzwerk) verbinden. MoRoS

LAN PRO 2.0 kann sich dafür als Client zu einem OpenVPN Server verbinden.

Verschiedene Methoden der VPN-Authentifizierung

MoRoS LAN PRO 2.0 unterstützt die Authentifizierung bei Verbindung zu

einem OpenVPN-Server über einen statischen Schlüssel, über ein Zertifikat

mit Benutzernamen und Passwort oder über ein Zertifikat alleine. Weiterhin kann MoRoS LAN PRO 2.0 auch eine OpenVPN-Verbindung ohne Authentifizierung aufbauen.

Firewall (statefull Firewall)

Die MoRoS LAN PRO 2.0-Firewall ermöglicht es, ein- und ausgehende IP-

Verbindungen zu beschränken. „Statefull Firewall“ bedeutet, dass MoRoS

LAN PRO 2.0 automatisch die Firewall für Datenverkehr anpasst, der von

erlaubten Datenpaketen initiiert wurde. Dies erlaubt Verbindungen auch

für Protokolle mit speziellen Anforderungen, z.B. FTP.

Dynamisches DNS-Update

Nach dem Aufbau einer PPPoE-Verbindung zu einem Internet Service Pro-

vider kann die zugewiesene IP-Adresse bei einem dynamischen DNSService (z.B. DynDNS) hinterlegt werden. MoRoS LAN PRO 2.0 kann von seiten des Internets erreicht werden.

19

Page 20

Funktionsübersicht MoRoS LAN PRO 2.0

Konfigurierbarer Ethernet-Switch

Für jeden Port am Switch des MoRoS LAN PRO 2.0 kann die Übertragungs-

rate, der Übertragungsmodus und die LED-Anzeige für bestimmte Netzwerkereignisse einzeln eingestellt werden. In der Werkseinstellung erkennt der MoRoS LAN PRO 2.0 die Einstellungen automatisch.

Portspiegelung am Ethernet-Switch für Analysezwecke

Ein Port am Switch des MoRoS LAN PRO 2.0 kann eine Kopie der Daten an

einem anderen Netzwerkport des Switchs wiedergeben. An diesem MirrorPort können die übertragenen Daten für Analysezwecke (z.B. für Intrusion

Detection Systeme, Problemanalyse von Endgeräten) gelesen werden, ohne dass der Netzwerkverkehr beeinflusst wird.

Zeitsynchronisation über NTP

MoRoS LAN PRO 2.0 verfügt über eine gepufferte Echtzeituhr und kann

seine Systemzeit über das Network Time Protocol mit einem NTP-Server im

Internet synchronisieren. So ist die Systemzeit immer aktuell und die interne Uhr muss nicht manuell eingestellt werden. Zusätzlich kann die Zeit

und das Datum manuell eingestellt werden, wenn kein NTP-Server erreichbar ist.

HTTP und HTTPS Proxy mit URL-Filter

Der Proxy kann benutzt werden, um den Zugriff auf Webadressen für Ap-

plikationen im lokalen Netz des MoRoS LAN PRO 2.0 zu beschränken. MoRoS LAN PRO 2.0 unterstützt die Protokolle HTTP und HTTPS.

Herunterladbare Log-Dateien

Die Systemmeldungen des MoRoS LAN PRO 2.0 können als Textdateien

über die Weboberfläche heruntergeladen werden.

Herunterladbare Konfigurationsdateien

Die Konfiguration des MoRoS LAN PRO 2.0 kann als Datei heruntergeladen

werden. Die Dateien können als Sicherheitskopie zur Konfiguration des

MoRoS LAN PRO 2.0 nach einem Werksreset verwendet werden oder zum

bequemen Laden einer ähnlichen Konfiguration in verschiedene MoRoS

LAN PRO 2.0.

Firmware-Update über Weboberfläche

Die Firmware des MoRoS LAN PRO 2.0 kann über die Weboberfläche aktua-

lisiert werden.

20

Page 21

MoRoS LAN PRO 2.0 Symbole und Formatierungen dieser Anleitung

8 Symbole und Formatierungen dieser Anleitung

Im Folgenden werden die Festlegungen, Formatierungen und Symbole erklärt, die in diesem Handbuch verwendet werden. Die unterschiedlichen Symbole sollen Ihnen das Lesen und Auffinden der für Sie wichtigen Information erleichtern. Der folgende Text entspricht in seiner Struktur den Handlungsanweisungen dieses Handbuchs.

Fett gedruckt: Das Handlungsziel. Hier erfahren Sie, was Sie mit den folgenden

Schritten erreichen

Nach der Nennung des Handlungsziels wird detaillierter erklärt, was mit

der Handlungsanweisung erreicht werden soll. So können Sie entscheiden,

ob der Abschnitt überhaupt für Sie relevant ist.

Vorbedingungen, die erfüllt sein müssen, damit die nachfolgenden Schritte

sinnvoll abgearbeitet werden können, sind mit einem Pfeil gekennzeichnet.

Hier erfahren Sie zum Beispiel, welche Software oder welches Zubehör Sie

benötigen.

1. Ein einzelner Handlungsschritt: Dieser sagt Ihnen, was Sie an dieser Stelle tun

müssen. Zur besseren Orientierung sind die Schritte nummeriert.

Ein Ergebnis, das Sie nach Ausführen eines Schrittes bekommen, ist mit ei-

nem Häkchen gekennzeichnet. Hier können Sie kontrollieren, ob die zuvor

gemachten Schritte erfolgreich waren.

Zusätzliche Informationen, die an dieser Stelle Ihre Beachtung finden soll-

ten, sind mit einem eingekreisten „i“ gekennzeichnet. Hier werden Sie auf

mögliche Fehlerquellen und deren Vermeidung hingewiesen.

Alternative Ergebnisse und Handlungsschritte sind mit einem Pfeil gekenn-

zeichnet. Hier erfahren Sie, wie Sie auf einem anderen Weg zum gleichen Ergebnis kommen, oder was Sie tun können, falls Sie an dieser Stelle nicht das

erwartete Ergebnis bekommen haben.

21

Page 22

Montage MoRoS LAN PRO 2.0

9 Montage

Dieses Kapitel erklärt, wie Sie den MoRoS LAN PRO 2.0 auf einer Hutschiene montieren,

die Stromversorgung anklemmen und wie Sie ihn wieder demontieren können.

Offen liegende elektrische Komponenten!

Lebensgefahr durch Stromschlag!

Vor der Montage die Stromversorgung des Schaltschranks abschalten und gegen Wiedereinschalten sichern.

Nässe und Flüssigkeiten aus der Umgebung können ins

Innere des MoRoS LAN PRO 2.0 gelangen.

Lebensgefahr durch Stromschlag bei Berührung!

Der MoRoS LAN PRO 2.0 darf nicht in nassen oder feuchten Umgebungen oder in der direkten Nähe von Gewässern eingesetzt werden. Installieren Sie das Gerät an einem trockenen, vor Spritzwasser geschützten Ort. Schalten Sie den Strom ab, bevor Sie Arbeiten an einem Gerät

durchführen, das mit Feuchtigkeit in Berührung kam.

Gefahr!

Gefahr!

Gerätezerstörung durch falsche Spannungsquelle!

Wenn der MoRoS LAN PRO 2.0 mit einer Spannungsquel-

le betrieben wird, die eine größere Spannung als die zulässige Betriebspannung des MoRoS LAN PRO 2.0 liefert,

wird das Gerät zerstört.

Sorgen Sie für eine geeignete Spannungsversorgung.

Den richtigen Spannungsbereich für den MoRoS LAN PRO

2.0 finden Sie im Kapitel „Technische Daten“.

Hinweis

22

Page 23

MoRoS LAN PRO 2.0 Montage

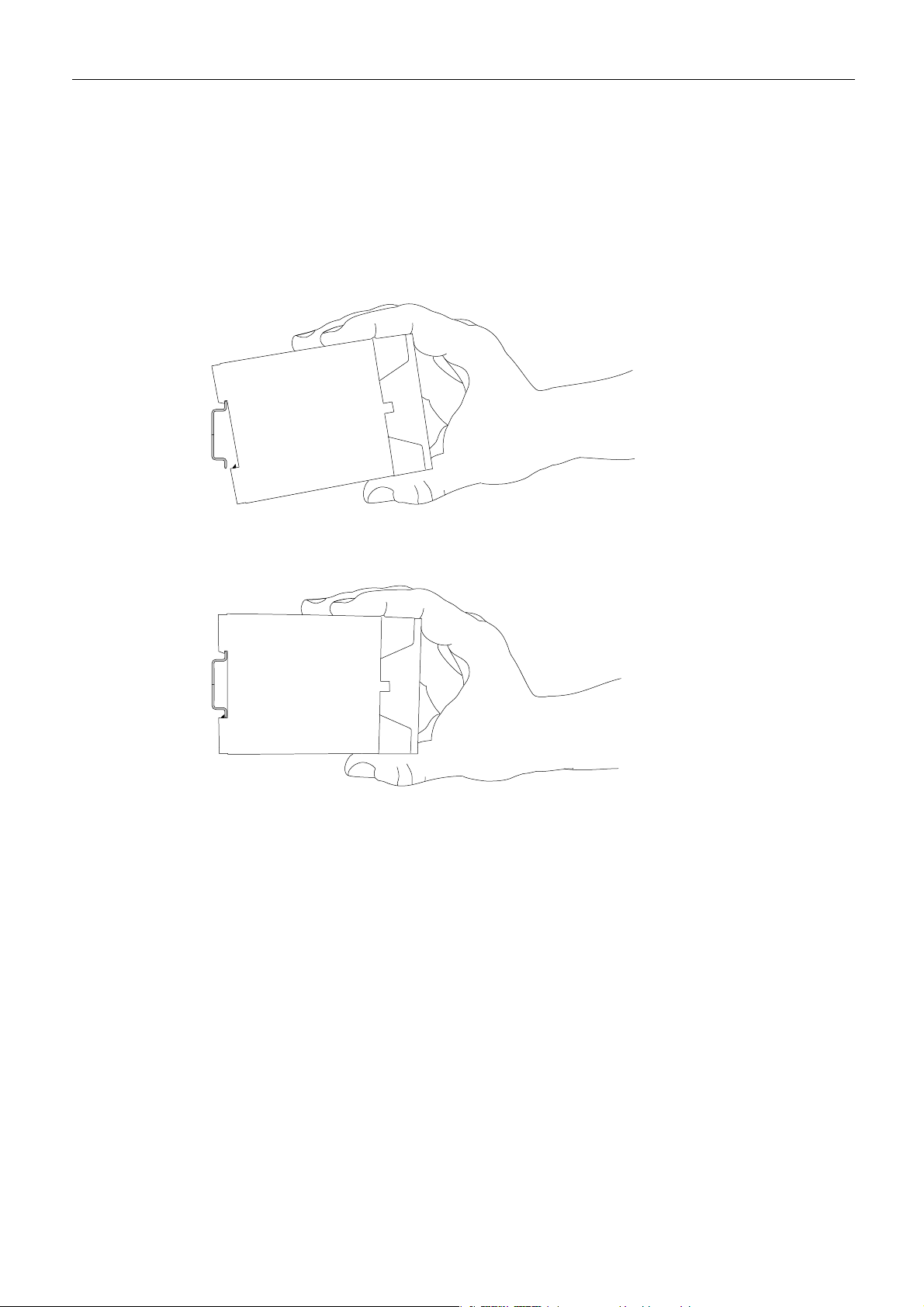

Gerät auf Hutschiene montieren

So montieren Sie den MoRoS LAN PRO 2.0 auf einer DIN-Hutschiene:

1. Setzen Sie das Gerät, wie in der folgenden Abbildung gezeigt, an der Hut-

schiene an. An der oberen und der unteren Außenkante der Hutschienennut

am MoRoS LAN PRO 2.0 befinden sich jeweils zwei Rasthaken.

Haken Sie die oberen beim Ansetzen hinter der Oberkante der Hutschiene

ein.

2. Klappen Sie den MoRoS LAN PRO 2.0 senkrecht zur Hutschiene, bis die zwei

unteren, beweglichen Rasthaken in der Hutschiene einrasten.

Der MoRoS LAN PRO 2.0 ist nun fertig montiert.

Stromversorgung anklemmen

Das Gerät ist bereits auf der Hutschiene montiert.

Die Spannungsversorgung steht bereit und ist abgeschaltet.

1. Klemmen Sie das Massekabel der Spannungsversorgung an der Klemme

„GND“ an.

2. Klemmen Sie den Pluspol der Spannungsversorgung an der Klemme für die

Spannungsversorgung an.

23

Page 24

Montage MoRoS LAN PRO 2.0

Gerät von Hutschiene demontieren

So demontieren Sie den MoRoS LAN PRO 2.0 von einer Hutschiene in einem

Schaltschrank:

Sie benötigen einen Schlitzschraubendreher mit 4,5 mm Klingenbreite.

Die Stromversorgung des Schaltschranks ist abgestellt und gegen verse-

hentliches Wiedereinschalten gesichert.

Alle Kabel am MoRoS LAN PRO 2.0 sind abgeklemmt.

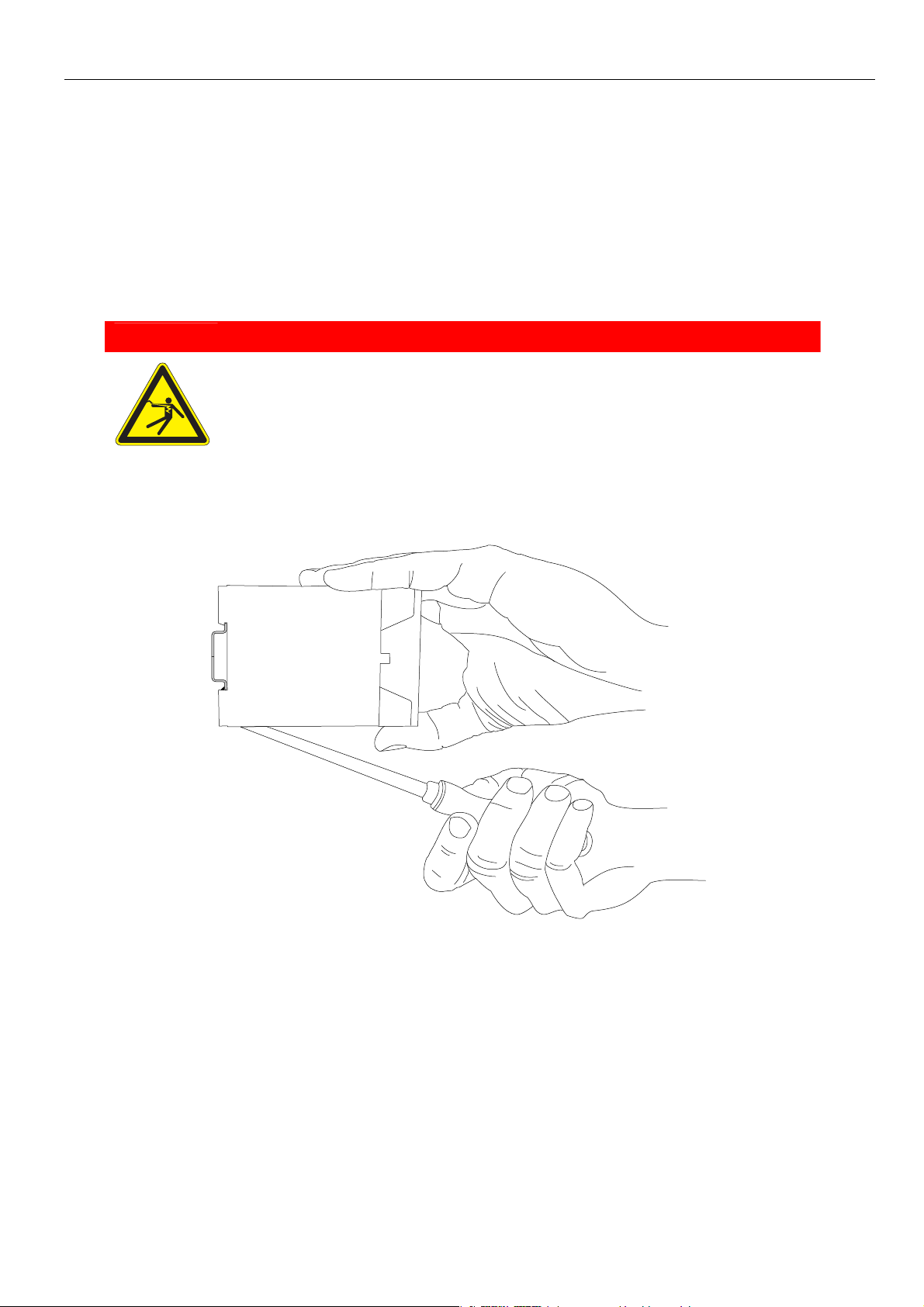

1. Führen Sie den Schlitz-Schraubendreher wie in der folgenden Abbildung ge-

zeigt in die Rille hinten im Boden des MoRoS LAN PRO 2.0 ein.

Offen liegende elektrische Komponenten!

Lebensgefahr durch Stromschlag!

Vor der Demontage Stromversorgung abschalten und

gegen Wiedereinschalten sichern.

Gefahr

24

Page 25

MoRoS LAN PRO 2.0 Montage

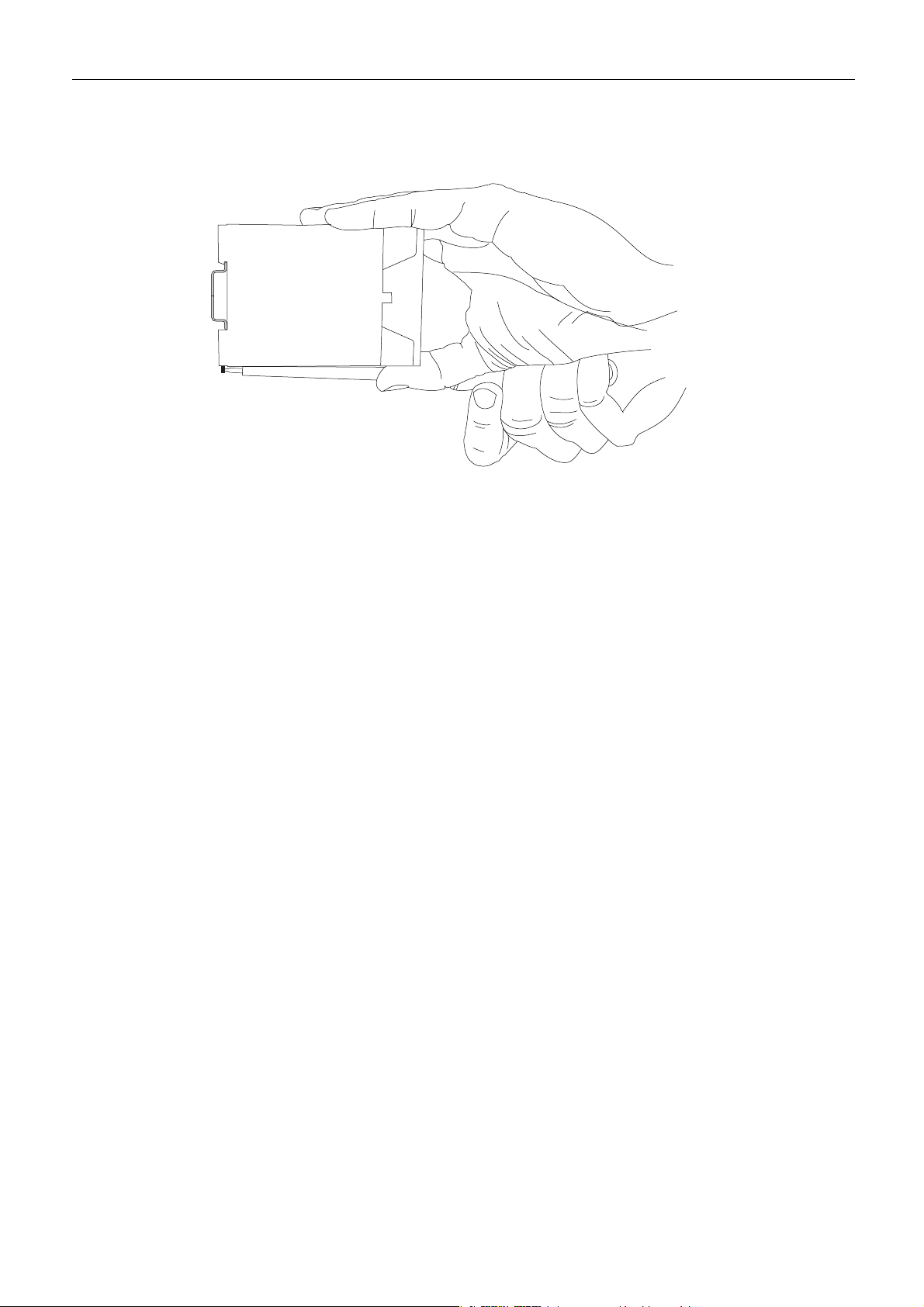

2. Bewegen Sie den Schlitzschraubendreher wie in der folgenden Abbildung ge-

zeigt zum MoRoS LAN PRO 2.0 hin.

Die Kunststofffeder mit den unteren Rasthaken wird auseinandergezogen.

3. Während Sie die Kunststofffeder des Rasthakens gespannt halten, klappen

Sie den MoRoS LAN PRO 2.0 von der Hutschiene weg.

4. Haken Sie den MoRoS LAN PRO 2.0 aus und nehmen Sie ihn senkrecht zur

Hutschiene ab.

25

Page 26

Inbetriebnahme MoRoS LAN PRO 2.0

10 Inbetriebnahme

Dieses Kapitel erklärt, wie Sie den MoRoS LAN PRO 2.0 in Betrieb nehmen; d. h. den

MoRoS LAN PRO 2.0 mit einem PC verbinden und zur Konfiguration vorbereiten.

MoRoS LAN PRO 2.0 an ein LAN und einen PC anschließen

So verbinden Sie das MoRoS LAN PRO 2.0 über das einem PC zur Konfigura-

tion und einem externen LAN..

Die Stromversorgung des MoRoS LAN PRO 2.0 ist abgestellt.

Sie benötigen ein Cat. 5-Netzwerk-Patchkabel.

Sie benötigen eine Netzwerkkarte am PC.

Sie benötigen einen Anschluss über ein Netzwerkkabel an Ihr externes

LAN.

1. Suchen Sie die RJ-45-Buchse der Netzwerkkarte am PC.

2. Stellen Sie sicher, dass die vermeintliche Buchse keine ISDN-Buchse ist, son-

dern die Buchse der Netzwerkkarte, dies Sie zur Konfiguration des MoRoS

LAN PRO 2.0 Verwenden wollen.

3. Stecken Sie das eine Ende des Netzwerkkabels in die RJ-45-Buchse der PC-

Netzwerkkarte und das andere Ende in eine Netzwerkbuchse am Switch des

MoRoS LAN PRO 2.0.

4. Schließen Sie das Netzwerkkabel des externen LANs an die LAN (ext) -Buchse

am MoRoS LAN PRO 2.0 an.

MoRoS LAN PRO 2.0 konfigurieren

Der MoRoS LAN PRO 2.0 ist an den PC angeschlossen.

Die Spannungsversorgung des MoRoS LAN PRO 2.0 ist eingeschaltet.

Sie haben die nötigen Zugriffsrechte, die IP-Adresse der Netzwerkkarte zu

verändern, an die der MoRoS LAN PRO 2.0 angeschlossen ist.

1. Ändern Sie die IP-Adresse der Netzwerkkarte, an die der MoRoS LAN PRO 2.0

angeschlossen ist, auf eine Adresse die mit 192.168.1. beginnt.

Alternativ können Sie Ihre Netzwerkkarte auf „automatische Adresszuwei-

sung“ konfigurieren. Der integrierte DHCP Server des MoRoS LAN PRO 2.0

weist Ihrer Netzwerkkarte dann beim Anstecken eine Adresse aus dem passenden Adressbereich zu.

Verwenden Sie nicht die Adresse 192.168.1.1, das ist die ab Werk einge-

stellte IP-Adresse des MoRoS LAN PRO 2.0. Verwenden Sie z.B. 192.168.1.2.

als IP-Adresse für die Netzwerkkarte in Ihrem PC.

26

Page 27

MoRoS LAN PRO 2.0 Inbetriebnahme

2. Öffnen Sie einen Webbrowser, und geben Sie die URL „http://192.168.1.1“

ein.

Der Webbrowser lädt die Startseite des MoRoS LAN PRO 2.0.

Falls Sie im Browserfenster die Meldung sehen, dass die Seite mit der Adresse

nicht gefunden werden kann: Prüfen Sie, ob Ihr MoRoS LAN PRO 2.0 mit

Spannung versorgt ist. Falls ja, ist vermutlich die falsche IP-Adresse im MoRoS

LAN PRO 2.0 eingestellt. Setzen Sie diesem Fall Ihr Gerät durch dreimaliges

kurzes Drücken des Resettasters auf Werkseinstellungen zurück und wiederholen Sie Schritt 2..

Sie werden durch einen Dialog zur Authentifizierung mit Benutzernamen

und Passwort aufgefordert.

3. Geben Sie das als Benutzernamen „insys“ und als Passwort „moros“ ein.

Dieser Benutzername und dieses Passwort sind als Werkeinstellung ge-

setzt. Funktioniert die Anmeldung am Webinterface mit diesen Daten

nicht, setzen Sie Ihren MoRoS LAN PRO 2.0 auf die Werkseinstellungen zurück;

Drücken Sie dafür dreimal innerhalb von zwei Sekunden auf den Resetknopf am MoRoS LAN PRO 2.0 und wiederholen Sie diese Anleitung ab

Schritt 2.

Sie sehen die Startseite des Webinterface.

Der MoRoS LAN PRO 2.0 ist erfolgreich installiert und bereit zur Konfigura-

tion.

27

Page 28

Bedienprinzip MoRoS LAN PRO 2.0

11 Bedienprinzip

Dieses Kapitel erklärt Ihnen, wie Sie bei Bedienung und Konfiguration eines MoRoS LAN

PRO 2.0 vorgehen.

Der MoRoS LAN PRO 2.0 wird mit Hilfe einer webbasierten Oberfläche konfiguriert und

bedient. Die Oberfläche selbst wird mit Hilfe eines Webbrowser wie Mozilla Firefox oder

dem Microsoft Internet Explorer angezeigt und bedient.

11.1 Bedienung mit Weboberfläche

Die Weboberfläche ermöglicht eine komfortable Konfiguration des MoRoS LAN PRO

2.0 mit Hilfe eines Webbrowsers. Über die Oberfläche ist es möglich, alle Funktionen des MoRoS LAN PRO 2.0 zu konfigurieren. Die Bedienung ist weitgehend selbsterklärend. Die Oberfläche bietet zusätzlich eine Online-Hilfe, in der die Bedeutung

möglicher Einstellungen des MoRoS LAN PRO 2.0 erklärt ist. Aktivieren Sie die Online-Hilfe indem Sie in der Titelleiste unter der Sprachauswahl die Option „Hilfetexte

anzeigen“ auswählen.

Wir empfehlen bei den ersten Konfigurationsvorgängen unbedingt, die On-

line-Hilfe zu aktivieren, um eine schnelle und fehlerfreie Konfiguration zu

ermöglichen.

Konfigurieren und Einstellen des MoRoS LAN PRO 2.0 mit Weboberfläche

Hier erfahren Sie, wie Sie prinzipiell vorgehen, wenn Sie MoRoS LAN PRO

2.0 mit der Weboberfläche konfigurieren.

Der MoRoS LAN PRO 2.0 ist an ein Netzwerk angeschlossen und eingeschal-

tet.

Ein PC, der physikalisch mit demselben Netzwerk verbunden ist, mit dem

auch der MoRoS LAN PRO 2.0 verbunden ist.

Der PC ist so konfiguriert, dass er sich auch logisch mit dem MoRoS LAN

PRO 2.0 im selben Netz befindet. Dafür müssen die ersten drei Stellen der

IP-Adresse des PC und MoRoS LAN PRO 2.0 gleich sein. Beispielsweise hat

MoRoS LAN PRO 2.0 die IP-Adresse 192.168.1.1. und der PC die IP-Adresse

192.168.1.2

Ein Webbrowser neuerer Generation, wie z.B. Mozilla Firefox oder Micro-

soft Internet Explorer, ist auf dem PC installiert.

1. Starten Sie den Webbrowser.

2. Geben Sie die IP-Adresse des MoRoS LAN PRO 2.0 in die Adresszeile ein.

Die ab Werk voreingestellte IP-Adresse des MoRoS LAN PRO 2.0 ist

192.168.1.1.

Ein Dialog zur Authentifizierung erscheint und fordert Sie auf, Benutzer-

namen und Passwort einzugeben.

28

Page 29

MoRoS LAN PRO 2.0 Bedienprinzip

3. Geben Sie den Benutzernamen und Passwort ein und klicken Sie danach auf

OK.

Die Werkseinstellung der Weboberfläche für den

Benutzernamen ist „insys“, das

Passwort „moros“.

Die Startseite der Weboberfläche wird angezeigt.

4. Wählen Sie über das Menü links den Menüpunkt aus, in dem Sie Einstellun-

gen vornehmen möchten.

5. Nehmen Sie die gewünschten Einstellungen vor.

6. Klicken Sie abschließend auf die Schaltfläche OK auf der jeweiligen Konfigu-

rationsseite, um die Einstellungen zu speichern.

Bitte klicken Sie nach einer Änderung der Konfiguration stets die auf die

Schaltfläche OK, da ansonsten bei einem Wechsel der Seite oder beim

Schließen des Browsers die Einstellungen verloren gehen.

29

Page 30

Bedienprinzip MoRoS LAN PRO 2.0

11.2 Zugang über das HTTPS-Protokoll

Die Weboberfläche ermöglicht auch eine sichere Konfiguration des MoRoS LAN PRO

2.0 unter Verwendung des HTTPS-Protokolls. Das HTTPS-Protokoll ermöglicht eine

Authentifizierung des Servers (d.h. des MoRoS LAN PRO 2.0) sowie eine Verschlüsselung der Datenübertragung.

Bei einem ersten Zugriff auf den MoRoS LAN PRO 2.0 über das HTTPS-Protokoll zeigt

der Browser an, dass der MoRoS LAN PRO 2.0 ein ungültiges Sicherheitszertifikat

verwendet. Dem Zertifikat wird nicht vertraut, weil das Aussteller-Zertifikat (CAZertifikat) unbekannt ist.

Sie können diese Warnmeldung ignorieren und (je nach Browser und Betriebssystem) eine Ausnahme für diesen Server hinzufügen oder die sichere Verbindung zu

diesem Server trotzdem aufbauen.

Wir empfehlen, das CA-Zertifikat CA_MoRoS.crt von der Zertifikats-Seite

(http://www.insys-tec.de/zertifikat/) herunterzuladen und in Ihren Browser zu importieren, um INSYS MICROELECTRONICS als Zertifizierungsstelle anzuerkennen.

Gehen Sie dazu vor, wie in der Dokumentation Ihres Browsers beschrieben.

Wenn INSYS MICROELECTRONICS als Zertifizierungsstelle in Ihrem Browser hinterlegt ist und sie erneut auf den MoRoS LAN PRO 2.0 über das HTTPS-Protokoll zugreifen, zeigt der Browser erneut an, dass der MoRoS LAN PRO 2.0 ein ungültiges Sicherheitszertifikat verwendet. Dem Zertifikat wird nicht vertraut, weil sich der

Common Name des Zertifikates von Ihrer Eingabe in der Adressleiste des Browsers

unterscheidet. Der Browser meldet, dass sich ein anderes Gerät unter dieser URL

meldet. Der Common Name des Zertifikates besteht aus der MAC-Adresse des MoRoS LAN PRO 2.0, wobei die Doppelpunkte durch Unterstriche ersetzt sind.

Sie können diese Warnmeldung ignorieren und (je nach Browser und Betriebssystem) eine Ausnahme für diesen Server hinzufügen oder die sichere Verbindung zu

diesem Server trotzdem aufbauen.

Um auch diese Browser-Warnung zu vermeiden, müssen Sie den Common Name

des zu erreichenden MoRoS LAN PRO 2.0 in die Adressleiste Ihres Browsers eingeben. Damit die URL zum richtigen Gerät führt, muss der Common Name mit der IPAdresse des MoRoS LAN PRO 2.0 verknüpft werden. Den Allgemeinen Namen

(Common Name) können Sie herausfinden, indem Sie das Zertifikat vom MoRoS

LAN PRO 2.0 herunterladen und dies ansehen. Die Vorgehensweise hierzu ist von

Ihrem Browser abhängig. Die Vorgehensweise für das Einrichten der Verknüpfung

ist abhängig von Ihrem Betriebssystem:

Editieren von /etc/hosts (Linux/Unix)

Editieren von C:\WINDOWS\system32\drivers\etc\hosts (Windows XP)

Konfigurieren Ihres eigenen DNS-Servers

Sehen Sie für weitere Informationen dazu in der Dokumentation Ihres Betriebssystems nach.

30

Page 31

MoRoS LAN PRO 2.0 Funktionen

12 Funktionen

12.1 Basic Settings

12.1.1 Webinterface (Benutzername, Kennwort, Fernkonfiguration)

Die Weboberfläche dient zur Konfiguration des MoRoS LAN PRO 2.0. Sie wird durch eine

Benutzername / Kennwortabfrage gegen unbefugte Zugriffe geschützt. Die Weboberfläche kann für eine Konfiguration von einem Rechner aus dem internen Netz oder für eine

Fernkonfiguration konfiguriert werden. Dann erreichen Sie die Weboberfläche auch aus

dem externen Netz. Eine Fernkonfiguration kann auch über das HTTPS-Protokoll erfolgen. Für eine bessere Unterscheidbarkeit kann ein Standort eingetragen werden. Sie

können den Port festlegen, unter dem Sie die Oberfläche aus dem jeweiligen Netz des

MoRoS LAN PRO 2.0 erreichen.

Konfiguration mit Weboberfläche

Benutzernamen und Kennwort geben Sie im Menü „Basic Settings“ auf der

Seite „Webinterface“ im Feld „Authentifizierung“ ein.

Die zulässige Konfiguration aktivieren Sie über die jeweilige Checkbox.

Eine Bezeichnung des Routers oder Standorts kann im Feld „Standort“ einge-

geben werden. Diese Bezeichnung erscheint dann in der Titelzeile des Browserfensters sowie der Startseite der Weboberfläche und erleichtert eine Unterscheidung wenn mehrere Weboberflächen-Fenster geöffnet sind.

Den Port der Weboberfläche legen Sie im Eingabefeld „HTTP Port der Web-

oberfläche“ bzw. „HTTPS Port der Weboberfläche“ fest. Standardmäßig ist

Port 80 (HTTP) bzw. Port 443 (HTTPS) für die Weboberfläche des MoRoS LAN

PRO 2.0 eingestellt.

Speichern Sie Ihre Einstellungen, indem Sie auf „OK“ klicken.

31

Page 32

Funktionen MoRoS LAN PRO 2.0

12.1.2 IP-Adressen einstellen oder per DHCP beziehen

Der MoRoS LAN PRO 2.0 muss im LAN unter einer bestimmten IP-Adresse erreichbar sein.

Dazu müssen Sie eine statische IP-Adresse eingeben.

Konfiguration mit Weboberfläche

Um eine statische IP-Adresse einzustellen, wechseln Sie im Menü „Basic Settings“ auf die Seite „IP-Adresse (LAN)“.

Geben Sie im Eingabefeld „IP-Adresse“ die IP-Adresse des MoRoS LAN PRO 2.0

im LAN sowie im Feld „Netzmaske“ die Netzmaske ein.

Speichern Sie Ihre Einstellungen, indem Sie auf „OK“ klicken.

Die MAC-Adresse des MoRoS LAN PRO 2.0 finden Sie unter den Eingabefeldern

für die IP-Adresse und Netzmaske unter „MAC-Adresse“ auf dieser Seite.

Der Link „DHCP-Server Einstellungen anpassen“ am Ende der Seite erinnert

daran, auch diese Einstellungen anzupassen, wenn die IP-Adresse geändert

wird.

12.1.3 Statische Routen eintragen

Sie können im MoRoS LAN PRO 2.0 statische Routen für die Weiterleitung von Datenpaketen definieren, die beim Systemstart geladen werden.

Konfiguration mit Weboberfläche

Um eine statische Route einzutragen, wechseln Sie im Menü „Basic Settings“

auf die Seite „Routing“.

Geben Sie im Abschnitt „Neue Route hinzufügen“ die Netzwerkadresse, die

Netzmaske sowie das Gateway in die jeweiligen Felder ein.

Um eine bestehende Route zu löschen, aktivieren Sie unter „Bestehende Rou-

ten“ die Checkbox der Route(n), die gelöscht werden soll(en).

Speichern Sie Ihre Einstellungen, indem Sie auf „OK“ klicken.

Hier kann weder ein Default-Gateway eingetragen werden, noch kann NAT

ein- oder ausgeschaltet werden. Dies wird bei der jeweiligen Schnittstelle in

den Menüs „Dial-In“, „Dial-Out“ bzw. „Lan (ext)“ auf der dortigen Seite

„Routing“ konfiguriert.

32

Page 33

MoRoS LAN PRO 2.0 Funktionen

12.2 LAN (ext)

12.2.1 Schnittstelle zum externen Netz (LAN/ WAN) einrichten

Der MoRoS LAN PRO 2.0 vermittelt in seiner Funktion als Router den Datenverkehr zwischen zwei IP-Netzen, einem „internen“ und einem „externen“. Die LAN ext-Schnittstelle

des MoRoS LAN PRO 2.0 dient zur Anbindung des MoRoS LAN PRO 2.0 an das externe

Netzwerk. Dieses externe Netzwerk kann ein weiteres LAN sein, das über ein EthernetKabel erreichbar ist. Dann müssen Sie für die LAN ext-Schnittstelle des MoRoS LAN PRO

2.0 eine IP-Adresse einstellen. Diese IP-Adresse muss im Adressraum des externen LANs

liegen, in das der MoRoS LAN PRO 2.0 routen soll. Das externe Netzwerk kann aber auch

ein WAN sein, das über einen DSL-Anschluss angebunden wird. In diesem Fall müssen Sie

die Schnittstelle für den PPPoE-Betrieb einrichten, damit MoRoS LAN PRO 2.0 über ein

DSL-Modem mit dem WAN kommunizieren kann.

Konfiguration mit Weboberfläche

Um den MoRoS LAN PRO 2.0 mit einem LAN zu verbinden, wählen Sie im Menü „LAN (ext)“ auf der Seite „LAN (ext)“ den Radiobutton „IP-Adresse statisch

einstellen“. Geben Sie dann in die Eingabefelder „IP-Adresse“ und „Netzmaske“ eine IP-Adresse sowie eine Netzmaske ein. Die IP-Adresse muss eine Adresse aus dem externen LAN sein, mit Sie den MoRoS LAN PRO 2.0 verbinden.

Um den MoRoS LAN PRO 2.0 per DSL mit einem WAN zu verbinden, konfigurieren Sie zuerst im Menü „LAN (ext)“ auf der Seite „DSL“ die DSL-Verbindung.

Wählen Sie dann im Menü „LAN (ext)“ auf der Seite „LAN (ext)“ den Radiobutton „DSL-Verbindung aktivieren“.

Um den DHCP-Client des MoRoS LAN PRO 2.0 zu aktivieren, wählen Sie im

Menü „LAN (ext)“ auf der Seite „LAN (ext)“ den Radiobutton „DHCP-Client aktivieren“.

Um den MoRoS LAN PRO 2.0 als Bridge zu betreiben, wählen Sie im Menü

„LAN (ext)“ auf der Seite „LAN (ext)“ den Radiobutton „Bridge, LAN (ext) verhält sich wie ein weiterer Switchport“.

Speichern Sie Ihre Einstellungen, indem Sie auf „OK“ klicken.

33

Page 34

Funktionen MoRoS LAN PRO 2.0

12.2.2 DSL einrichten

Der MoRoS LAN PRO 2.0 kann sich über ein DSL-Modem mit einem WAN verbinden. Das

DSL-Modem schließen Sie über die LAN ext-Buchse an den MoRoS LAN PRO 2.0 an. Der

MoRoS LAN PRO 2.0 kann dann über eine PPPoE-Verbindung mit dem DSL-Modem kommunizieren. Die LAN ext-Schnittstelle müssen Sie dafür auf PPPoE-Betrieb einstellen.

Damit der MoRoS LAN PRO 2.0 dann über das DSL-Modem eine Verbindung zum Provider

aufbauen kann, müssen Sie noch die DSL-Verbindung mit Ihren Zugangsdaten konfigurieren sowie die Option „Defaultroute setzen“ aktivieren.

Konfiguration mit Weboberfläche

Um den DSL-Zugang des MoRoS LAN PRO 2.0 zu konfigurieren, schließen Sie

das DSL-Modem an die LAN ext-Buchse an.

Geben Sie dann im Menü „LAN (ext)“ auf der Seite „DSL“ in die Eingabefelder

„Benutzername“ und „Kennwort“ Ihren Benutzernamen und Ihr Kennwort für

den DSL-Zugang ein.

Geben Sie optional eine Leerlaufzeit im Feld „Idle Time“ in Sekunden ein, nach

der die Verbindung abgebaut wird, sobald kein Datentransfer mehr stattfindet. Geben Sie „0“ ein, so bleibt die Verbindung beliebig lange aufgebaut.

Geben Sie optional eine maximale Verbindungszeit im Feld „Maximale Verbindungszeit“ in Sekunden ein, nach deren Ablauf MoRoS LAN PRO 2.0 die

Verbindung unterbricht. Geben Sie „0“ ein, um den zeitgesteuerten Verbindungsabbau auszuschalten.

Um die MTU (maximale erlaubte Anzahl an Bytes in einem zu empfangenen

Paket) anzupassen, ändern Sie den Eintrag im Eingabefeld „MTU (Maximum

Transmission Unit).

Um die MRU (maximale erlaubte Anzahl an Bytes in einem zu versendenden

Paket) anzupassen, ändern Sie den Eintrag im Eingabefeld „MRU (Maximum

Receive Unit).

Die Standardeinstellung von MTU und MRU ist für die meisten Anwendun-

gen passend und muss nur in Ausnahmefällen geändert werden.

Damit der MoRoS LAN PRO 2.0 die IP-Adressen der Nameserver vom DSLProvider bezieht, aktivieren Sie die Checkbox „DNS-Server-Adresse anfordern“.

Speichern Sie Ihre Einstellungen, indem Sie auf „OK“ klicken.

Um eine Default-Route zu setzen, aktivieren Sie im Menü „LAN (ext)“auf der

Seite „Routing“ die Checkbox „Default Route setzen zu Gateway“. Ohne die

Defaultroute zum DSL-Modem kann MoRoS LAN PRO 2.0 den Datenverkehr

zwischen dem internen Netz am Switch und der DSL-Verbindung nicht vermitteln.

Speichern Sie Ihre Einstellungen, indem Sie auf „OK“ klicken.

34

Page 35

MoRoS LAN PRO 2.0 Funktionen

12.2.3 Periodischen DSL-Verbindungsaufbau einrichten

MoRoS LAN PRO 2.0 kann die zuvor konfigurierte DSL-Verbindung zeitgesteuert auf und

abbauen. Die DSL -Verbindung wird täglich zu einer bestimmten Uhrzeit aufgebaut und

zu einer anderen Uhrzeit wieder abgebaut.

Mit dieser Funktion werden jeweils einzelne Ereignisse ausgelöst, unabhängig davon ob

bereits andere Zeiten für den Verbindungsabbau definiert wurden. Beispiel: Wenn Sie

bereits einen täglichen Verbindungsabbau um 14:00 Uhr und ein täglichen Verbindungsaufbau um 16:00 Uhr einstellen, so können andere Einstellungen und Ereignisse

auch innerhalb dieses Zeitraums einen Verbindungsaufbau auslösen, z.B. ein Paket, dass

dem Wählfilter entspricht. Ebenso wird die Verbindung abgebaut, falls z.B. die konfigurierte „Idle Time“ abgelaufen ist.

Konfiguration mit Weboberfläche

Um eine Verbindung zu einer bestimmten Uhrzeit täglich aufzubauen, akti-

vieren Sie im Menü „LAN (ext)“ auf der Seite „DSL“ die Checkbox „Verbindung

täglich automatisch aufbauen um“ und geben Sie eine Uhrzeit für den Verbindungsaufbau in die Eingabefelder „hh“ für Stunden und „mm“ für Minuten

ein.

Um eine Verbindung zu einer bestimmten Uhrzeit täglich abzubauen, aktivieren Sie die Checkbox „Verbindung täglich automatisch abbauen um“ und geben Sie eine Uhrzeit für den Verbindungsabbau in die Eingabefelder „hh“ für

Stunden und „mm“ für Minuten ein.

Speichern Sie Ihre Einstellungen, indem Sie auf „OK“ klicken.

35

Page 36

Funktionen MoRoS LAN PRO 2.0

12.2.4 Standleitungsbetrieb einrichten

Sie können MoRoS LAN PRO 2.0 so einstellen, dass eine DSL-Verbindung dauerhaft aufrecht erhalten bleibt. MoRoS LAN PRO 2.0 baut in diesem Betriebsmodus die Verbindung

sofort nach dem Einschalten auf. MoRoS LAN PRO 2.0 prüft die Verbindung periodisch

auf ihre Funktion. Die Verbindungsprüfung kann entweder über eine DNS-Abfrage eines

Hostnamens oder über Ping an einen Host durchgeführt werden.

Konfiguration mit Weboberfläche

Um die Standleitung einzurichten, aktivieren Sie im Menü „LAN (ext)“ auf der

Seite „DSL“ die Checkbox „Verbindung sofort aufbauen und dauerhaft halten“.

Geben Sie, falls notwendig, eine andere Zeit in Minuten zur Verbindungsprü-

fung in das Eingabefeld „Zeitintervall der Verbindungsprüfung“ ein. Die

Werkseinstellung ist 5 Minuten. Wird nach dieser Zeit eine geschlossene Verbindung festgestellt, versucht MoRoS LAN PRO 2.0 nach einer Minute die Verbindung neu aufzubauen. Schlägt der Versuch fehl, wird nach 5 Minuten erneut versucht, die Verbindung neu aufzubauen. Der nächste Versuch findet

nach 30 Minuten statt, schlägt auch dieser Versuch fehl, versucht MoRoS LAN

PRO 2.0 alle 60 Minuten die Verbindung neu aufzubauen.

Wählen Sie die Methode zur Verbindungsprüfung in der Auswahl „Art der

Verbindungsprüfung“ aus und geben Sie einen Hostnamen oder eine „IPAdresse“ an. Die beiden Methoden unterscheiden sich in Ihrer Wirkung. Eine

fehlgeschlagene DNS-Abfrage beendet eine evtl. bestehende Verbindung und

baut diese neu auf. Ein fehlgeschlagener Ping sorgt dafür, dass die Verbindung neu initiiert wird, falls sie seit dem letzten Datenpaket oder Ping geschlossen wurde. Ein Abbau einer existierenden Verbindung findet nicht statt,

falls der Ping nicht beantwortet wird.

Speichern Sie Ihre Einstellungen, indem Sie auf „OK“ klicken.

36

Page 37

MoRoS LAN PRO 2.0 Funktionen

12.2.5 Routing einrichten

Das Routing ist die Kernfunktion des MoRoS LAN PRO 2.0. Routing bedeutet, dass der

MoRoS LAN PRO 2.0 ankommende Datenpakete nach bestimmten, von Ihnen definierten

Regeln an bestimmte Netzwerkgeräte weiter vermittelt.

Die Routing-Regeln bestimmen, wohin Verbindungsanfragen weitergeleitet werden.

Über eine Netzwerkadresse und die Netzmaske wird unterschieden, ob eine Regel auf ein

Paket der Anfrage angewendet wird oder nicht. Trifft ein Paket ein, für dessen Ziel eine

Regel existiert, so leitet MoRoS LAN PRO 2.0 das Paket an die in der Regel definierte Gateway-Adresse weiter.

Weiterhin unterstützt MoRoS LAN PRO 2.0 das Verfahren der Network Address Translation. Wenn NAT aktiv ist und eine „Default Route“ existiert, ersetzt MoRoS LAN PRO 2.0 die

Absenderadresse der Pakete einer ausgehenden Verbindung durch seine Eigene. Die eigentliche Absenderadresse speichert MoRoS LAN PRO 2.0 in seiner NAT-Tabelle. Empfängt er ein Antwortpaket der Gegenstelle dieser Verbindung, so ersetzt er die Zieladresse des Paktes durch die des ursprünglichen Absenders.

Konfiguration mit Weboberfläche

Um eine Route bzw. eine Routing-Regel anzulegen, geben sie im Menü „LAN

(ext)“ auf der Seite „Routing“ im Abschnitt „Neue Route hinzufügen“ in die

entsprechenden Eingabefelder die Netzadresse, die dazugehörige Netzmaske

und einen Gateway ein. Für dieses Netzwerk vermittelt MoRoS LAN PRO 2.0

eingehende Anfragen an den angegebenen Gateway.

Sie können eine Default-Route angeben. Alle eingehenden Pakete, die keiner

Regel zugeordnet werden können, werden an dieses Gateway gesendet. Wenn

Sie ein DSL-Modem an die LAN (ext)-Schnittstelle angeschlossen haben, so

können Sie die Default-Route auf das DSL-Modem setzen. Aktivieren Sie hierfür die Checkbox „Default Route setzen zu Gateway“. Das Eingabefeld dahinter ist im DSL-Betrieb nicht sichtbar.

Um die NAT-Funktion für eingehende Pakete zu deaktivieren, deaktivieren Sie

die Checkbox „NAT für eingehende Pakete aktivieren“. Das kann im LANBetrieb sinnvoll sein, wenn die gerouteten Pakete nicht verändert werden sollen.

Um die NAT-Funktion für ausgehende Pakete zu deaktivieren, deaktivieren Sie

die Checkbox „NAT für ausgehende Pakete aktivieren“. Das kann im LANBetrieb sinnvoll sein, wenn die gerouteten Pakete nicht verändert werden sollen.

Speichern Sie Ihre Einstellungen, indem Sie auf „OK“ klicken.

Um eine bestehende Route zu löschen, aktivieren Sie im Abschnitt „Bestehen-

de Routen“ die Checkbox „löschen“ in der Zeile der entsprechenden Route. Die

Route wird gelöscht, wenn Sie die Einstellungen mit „OK“ speichern.

37

Page 38

Funktionen MoRoS LAN PRO 2.0

12.2.6 Wählfilter einrichten

Mit dem Wählfilter kann der Netzwerkverkehr beschränkt werden, der einen DSLVerbindungsaufbau auslösen kann. Ohne Wählfilter lösen alle Pakete mit externem Ziel

einen Verbindungsaufbau aus. Ist der Wählfilter aktiv, können nur durch die Regeln erlaubte Pakete einen Verbindungsaufbau auslösen.

Konfiguration mit Weboberfläche

Um den Wählfilter einzuschalten, aktivieren Sie im Menü „LAN (ext)“ auf der

Seite „Wählfilter“ die Checkbox „Wählfilter für LAN (ext)-Schnittstelle aktivieren“.

Um Verbindungen über ein bestimmtes Protokoll zuzulassen, wählen Sie im

Abschnitt „Neue Regel erstellen“ im Dropdown-Menü „Protokoll“ das zugelassene Protokoll aus.

Um Verbindungen von bestimmten Absender-IP-Adressen zuzulassen, tragen

Sie im Feld „Absender-IP-Adresse“ die zugelassene Absender-IP-Adresse ein.

Um Verbindungen zu bestimmten Ports zuzulassen, tragen Sie im Feld „ZielPort“ den zugelassenen Ziel-Port ein.

Um Verbindungen zu bestimmten IP-Adressen zuzulassen, tragen Sie im Feld

„Ziel-IP-Adresse“ die zugelassene Ziel-IP-Adresse ein.

Optional können Sie mit der Checkbox „DNS-Anfragen der Absender-IPAdresse dürfen eine Verbindung initiieren“ erlauben, dass DNS-Anfragen der

festgelegten Absender-IP-Adressen einen Verbindungsaufbau auslösen dürfen.

Speichern Sie Ihre Einstellungen, indem Sie auf „OK“ klicken.

Um einzelne Dial-Out-Regeln temporär auszuschalten, deaktivieren Sie im

Menü „Dial-Out“ auf der Seite „Wählfilter“ im Abschnitt „Diese Datenpakete

dürfen einen Dial-Out initiieren“ die Checkbox in der Spalte „aktiv“. Klicken Sie

auf „OK“ um die Einstellung zu übernehmen.

Um eine oder mehrere Regeln zu löschen, aktivieren Sie im Abschnitt „Diese

Datenpakete dürfen einen Dial-Out initiieren“ die Checkbox in der Spalte „löschen“. Klicken Sie auf „OK“ um die Einstellung zu übernehmen.

38

Page 39

MoRoS LAN PRO 2.0 Funktionen

12.2.7 Firewall-Regel erstellen oder löschen

MoRoS LAN PRO 2.0 bietet eine Firewall für alle Verbindungen über die LAN extSchnittstelle. Eine Firewall dient dazu, unerwünschten Datenverkehr zu verhindern. Die

Logik der Firewall ist, jeglichen Datenverkehr zu verbieten, der nicht explizit durch eine

Regel erlaubt wurde. Wenn Sie die Firewall einschalten, sind nur noch Verbindungen

möglich, die durch Firewall-Regeln erlaubt werden. Alle anderen Verbindungen werden

blockiert.

Konfiguration mit Weboberfläche

Um die Firewall zu aktivieren, aktivieren Sie im Menü „LAN (ext)“ auf der Seite

„Firewall“ die Checkbox „Firewall für LAN (ext)-Schnittstelle aktivieren.

Wählen Sie im Menü „LAN (ext)“ auf der Seite „Firewall“ im Dropdown-Menü

„Datenrichtung“ für die Regel eine Datenrichtung aus.

Bestimmen Sie das Protokoll der zugelassenen Verbindung im Dropdown-

Menü „Protokoll“.

Geben Sie in den Eingabefeldern „Absender-IP-Adresse“, „Ziel-IP-Adresse“ und

Ziel-Port die weiteren Spezifikationen für die zugelassen Verbindungen durch

den MoRoS LAN PRO 2.0 an. Es können Regeln erstellt werden, die nicht nur

für einzelne Maschinen (Hosts) gelten, sondern für ganze Netze. In dem Fall

muss die Netzwerkmaske nach dem „/“ eingegeben werden. Sie können einzelne Felder freilassen, um die Regel für mehre Pakete zutreffend zu gestalten.

Speichern Sie Ihre Einstellungen, indem Sie auf „OK“ klicken.

Um einzelne Firewall-Regeln temporär auszuschalten, deaktivieren Sie im

Menü „LAN (ext)“ auf der Seite „Firewall“ die Checkbox in der Spalte „aktiv“ in

der Übersicht der Firewall-Regeln. Klicken Sie auf „OK“ um die Einstellung zu

übernehmen.

Um eine oder mehrere Regeln zu löschen, aktivieren Sie im Menü „LAN (ext)“

auf der Seite „Firewall“ die Checkbox in der Spalte „löschen“ in der Übersicht

der Firewall-Regeln. Klicken Sie auf „OK“ um die Einstellung zu übernehmen.

12.2.8 Portforwarding-Regel erstellen oder löschen

Bei Einbeziehung des Internets als Kommunikationsnetzwerk werden private und öffentliche IP-Adressen unterschieden. Um auf die in lokalen Netzwerken meist verwendeten

privaten IP-Adressen aus dem Internet zugreifen zu können, werden die Techniken NAT

und Portforwarding benutzt. Im Internet ist nur die öffentliche IP-Adresse des MoRoS

LAN PRO 2.0 erreichbar. Über diese IP–Adresse können die lokalen Endgeräte im Netz des

MoRoS LAN PRO 2.0 aber trotzdem aus dem Internet erreicht werden, wenn Sie NAT und

Portforwarding benutzen.

Der MoRoS LAN PRO 2.0 ermöglicht Portforwarding. Der MoRoS LAN PRO 2.0 leitet von

außen eingehende Pakete an bestimmte Rechner im Netzwerk um. Abgehende Pakete

dieser Verbindungen aus dem Netzwerk werden umgekehrt wieder zu ihren Zielen außerhalb des Netzes zurückgeleitet. Der MoRoS LAN PRO 2.0 leitet an bestimmten Ports

eingehende Datenpakete an jeweils einen Port einer bestimmten Zieladresse weiter.

Über Regeln können Sie definieren, welche Pakete von außen an welche Adressen und

39

Page 40

Funktionen MoRoS LAN PRO 2.0

Ports im Netzwerk umgeleitet werden. So können Sie bestimmte Dienste an Rechner im

Netzwerk über das Telefonnetz zugänglich machen.

Konfiguration mit Weboberfläche

Um das Portforwarding zu aktivieren, aktivieren Sie im Menü „LAN (ext)“ auf

der Seite „Portforwarding“ die Checkbox „Portforwarding für LAN (ext)Schnittstelle aktivieren“.

Um eine Regel für eine Port-Weiterleitung zu erstellen, wählen Sie im Abschnitt „Neuer Regel erstellen“ das Protokoll (TCP oder UDP) aus und geben

den Bereich der Ports für die am MoRoS LAN PRO 2.0 eingehenden Pakete an.

Geben Sie eine IP-Adresse für das Umleitungsziel im Eingabefeld „an IPAdresse“ und einen Port im Eingabefeld „an Port“ ein; an diese Adresse und

diesen Port werden die Pakete weitergeleitet.

Um eine bereits erstellte Regel zu deaktivieren, deaktivieren Sie die Checkbox

„aktiv“ der entsprechenden Regel und klicken Sie anschließend auf „OK“.

Um eine bereits erstellte Regel zu löschen, aktivieren Sie die Checkbox „löschen“ der entsprechenden Regel und klicken Sie anschließend auf „OK“.

Die Regeln in der Liste werden von oben nach unten abgearbeitet. Sollten sich

also zwei Regeln widersprechen (z.B. zweimal derselbe Port), so wird nur die

Regel ausgeführt, die weiter oben in der Liste steht.

12.2.9 Exposed Host festlegen

Optional kann der MoRoS LAN PRO 2.0 alle Pakete, die keiner Portforwarding-Regel entsprechen, an einen vorbestimmten Rechner im LAN, den „Exposed Host“ weiterleiten

(z.B. zu Diagnosezwecken). Die Einstellung für den „Exposed Host“ ist im Prinzip eine

Portforwarding-Regel ohne Kriterien, die deshalb für alle Pakete gilt. Der „Exposed Host“

erhält alle Pakete, die nicht aus dem lokalen Netz des MoRoS LAN PRO 2.0 angefordert

wurden oder durch eine Portforwarding-Regel nicht bereits an einen Teilnehmer im lokalen Netz weitergeleitet wurden. Wird kein „Exposed Host“ konfiguriert, werden diese

eingehenden Pakete verworfen.

Konfiguration mit Weboberfläche

Um einen „Exposed Host“ zu definieren, geben Sie im Menü „LAN(ext)“ auf

der Seite „Portforwarding“ im Eingabefeld „Exposed Host“ die IP-Adresse eines Rechners im LAN ein, der als von außen über alle Ports erreichbar sein soll.

Speichern Sie Ihre Einstellungen, indem Sie auf „OK“ klicken.

40

Page 41

MoRoS LAN PRO 2.0 Funktionen

12.3 VPN

12.3.1 VPN Allgemein

Ein VPN (virtuelles privates Netzwerk) wird eingesetzt, um IP-Endgeräte oder ganze

Netzwerke gesichert miteinander zu verbinden. Daten werden damit fälschungssicher an

ein Ziel übertragen und sind für Dritte nicht lesbar.

Sie können MoRoS LAN PRO 2.0 als OpenVPN-Server oder als OpenVPN-Client nutzen.

Abbildung 6 zeigt eine Beispielkonfiguration für ein VPN. Hier ist ein MoRoS LAN PRO 2.0

als OpenVPN-Server und ein zweiter MoRoS LAN PRO 2.0 als OpenVPN-Client konfiguriert. Client als auch Server können durch beliebige OpenVPN-fähige Geräte ersetzt werden. Im Beispiel besteht eine PPP-Verbindung zwischen den beiden Geräten. Über diese

PPP-Verbindung ist eine OpenVPN-Verbindung aufgebaut.

Sobald eine externe Verbindung aufgebaut wurde, können IP-Verbindungen zwischen

den beiden Netzwerken aufgebaut werden. OpenVPN nutzt eine vorhandene DSLVerbindung, um einen VPN Tunnel innerhalb dieser DSL-Verbindung aufzubauen. Dieser

Tunnel besteht aus einer einzigen IP-Verbindung. OpenVPN stellt für den Datenverkehr

eine virtuelle Netzwerkkarte zur Verfügung, über die dann der verschlüsselte Datenverkehr gesendet wird.

Abbildung 6: OpenVPN Netz und IP Adressen in der Beispielkonfiguration

In der Beispielkonfiguration haben die Endpunkte der OpenVPN-Verbindung die IPAdressen 10.1.0.1 und 10.1.0.2. Der VPN-Tunnel wird innerhalb einer schon bestehenden

PPP-Verbindung aufgebaut. Den OpenVPN-Clients und Servern muss auch bekannt sein

welches Netzwerk sich hinter dem jeweiligen Ende des VPN-Tunnels befindet. Die Netzwerke hinter den Enden sind die Zielnetze in die Daten gesendet werden sollen. In der

Beispielkonfiguration ist das auf der einen Seite das Netzwerk 192.168.200.0/24. Auf der

anderen Seite ist dies das Netzwerk 192.168.1.0/24. Sobald der Tunnel aufgebaut ist,

werden Daten für diese Zielnetze durch den OpenVPN-Tunnel übertragen. Soll der komplette Datenverkehr aus einem Netz hinter dem MoRoS LAN PRO 2.0 über den VPNTunnel geleitet werden, empfiehlt es sich, nach erfolgreicher Konfiguration die Firewall

zu aktivieren. Damit kann die Kommunikation auf den Port beschränkt werden, über den

der OpenVPN-Tunnel aufgebaut wird (Standardeinstellung Port 1194).

41

Page 42

Funktionen MoRoS LAN PRO 2.0

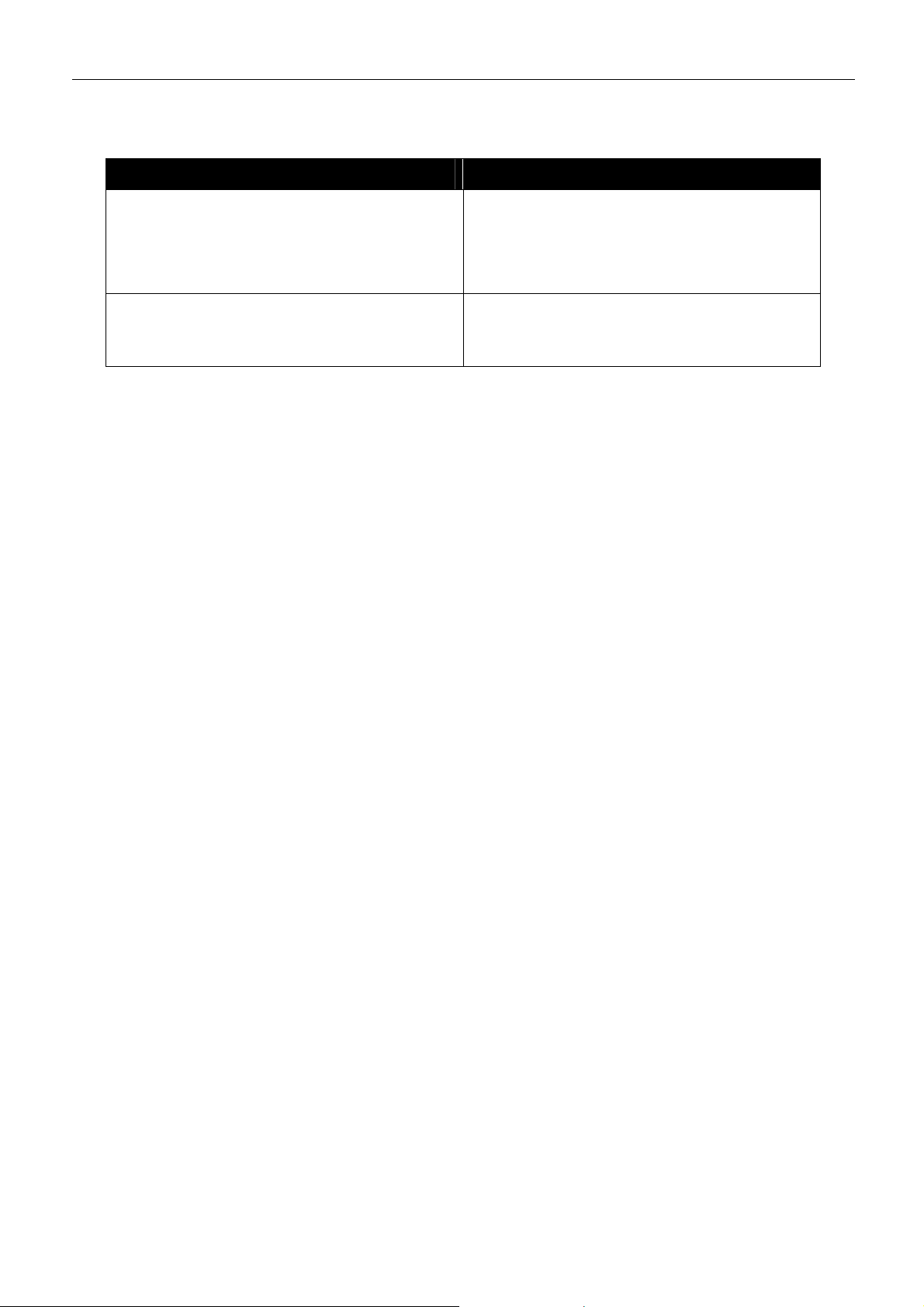

MoRoS LAN PRO 2.0 unterstützt verschiedene Authentifizierungsmethoden beim Aufbau

des VPN-Tunnels:

Authentifizierungsart Verwendung Besonderheit

Keine Zu Testzwecken und zum

Verbinden von Netzwerken ohne Verschlüsselung.

Statischer Schlüssel Zum verschlüsselten

Verbinden von je einem

Client und Server in klei-

Keine verschlüsselte Verbindung.

Am Server können sich nicht

mehrere Clients gleichzeitig anmelden.

Verschlüsselte Verbindung. Am

Server können sich nicht mehrere Clients gleichzeitig anmelden

neren Anwendungen

Benutzername/Passwort

und gemeinsames CAZertifikat (nur beim

OpenVPN-Client ein-

Zum verschlüsselten

Verbinden von einem

oder mehreren Clients zu

einem OpenVPN-Server.

Flexible Anwendung für mehrere

Clients.

stellbar)

Zertifikatsbasiert, jeder

Teilnehmer hat ein individuelles Zertifikat und

Schlüssel.

Tabelle 12: Authentifizierungsmethoden bei OpenVPN

Zum verschlüsselten

Verbinden von einem

oder mehreren Clients zu

einem OpenVPN-Server.

Lösung für maximale Sicherheit,

allerdings etwas aufwändiger zu

konfigurieren.

Für detaillierte Informationen und Troubleshooting empfehlen wir auch die Webseite

von OpenVPN: http://openvpn.net/howto.html

42

Page 43

MoRoS LAN PRO 2.0 Funktionen

12.3.2 OpenVPN-Server Grundeinstellungen

Sie können den MoRoS LAN PRO 2.0 als VPN-Server nutzen, wenn Sie z.B. vertrauliche

Daten über ein unsicheres Netzwerk übertragen wollen. Dieser Abschnitt beschreibt die

VPN-Server Grundeinstellungen. Die Grundeinstellungen sind beim MoRoS LAN PRO 2.0

ab Werk auf sinnvolle Standardwerte gesetzt, die Sie aber unter besonderen Umständen

abändern können. Mit den VPN-Grundeinstellungen legen Sie fest, über welchen Port der

MoRoS LAN PRO 2.0 den VPN-Tunnel erzeugt und ob die VPN-Übertragung mit dem UDP

oder TCP-Protokoll umgesetzt wird. Weiterhin legen Sie hier fest, ob LZO-Komprimierung

verwendet wird, welcher Verschlüsselungsalgorithmus während der Übertragung verwendet wird, wie groß die Tunnelpakete sein sollen und in welchen Zeitintervallen der

VPN-Server VPN-Pings verschickt. Zusätzlich haben Sie hier die Möglichkeit, den

OpenVPN-Status, die momentane Konfigurationsdatei anzuzeigen, eine Konfiguration

für eine OpenVPN-Gegenstelle zu erzeugen sowie ein Log der letzten Verbindung anzuzeigen. Die erzeugte Konfiguration können Sie z.B. zum Einrichten eines OpenVPN-Pakets

auf einem Client-PC verwenden. Das OpenVPN-Paket für Windows-Clients können Sie

auf der Webseite von INSYS MICROELECTRONICS herunterladen:

www.insys-tec.de/treiber

Dieses Programm dient als Gegenstelle, wenn Sie die OpenVPN-Verbindung zu einem

Windows PC aufbauen wollen.

Konfiguration mit Weboberfläche

Um bei einer Verbindung den OpenVPN-Server zu verwenden, aktivieren Sie

im Menü „LAN (ext)“ auf der Seite „OpenVPN-Server“ die Checkbox

„OpenVPN-Server starten“.

Um den lokalen Port am MoRoS LAN PRO 2.0 sowie den Port an der Gegen-

stelle festzulegen, geben Sie in den Eingabefeldern „Tunneln über Port (lokal /

Gegenstelle)“ einen Wert für die gewünschten Ports an (Voreinstellung 1194).

Das Protokoll der VPN-Übertragung wählen Sie mit den Radiobuttons „UDP“

oder „TCP“ aus. Es empfiehlt sich, UDP zu verwenden, um die Latenz gering zu

halten.

Damit entfernte VPN-Gegenstellen während einer Verbindung Ihre IP verän-

dern können („Floating“), aktivieren Sie die Checkbox „Gegenstelle darf Ihre

IP-Adresse dynamisch ändern (float)“. Diese Einstellung ist standardmäßig aktiv.

Um die LZO-Komprimierung an- oder abzuschalten, aktiveren oder deaktivieren Sie die Checkbox „LZO-Komprimierung aktivieren“. Werden bereits stark

komprimierte Daten (z.B. jpg) übertragen, hat die Komprimierung kaum Effekt, werden hingegen gut komprimierbare Daten (z.B. Text) übertragen, kann

die Komprimierung eine deutliche Reduzierung des übertragenen Datenvolumens erreichen. Schalten Sie die Kompression ab, falls Ihre Gegenstelle keine LZO-Kompression unterstützt.

Um eine andere Verschlüsselungsmethode als die voreingestellte „Blowfish

128 Bit“ für die VPN-Verbindung zu verwenden, wählen Sie im Dropdownmenü „Verschlüsselungsalgorithmus“ eine der folgenden Verschlüsselungsarten:

(Blowfish 128 Bit), DES 64 Bit, DES EDE 128 Bit, DES EDE3 192 Bit,

DESX 192 Bit, CAST5 128 Bit, IDEA 128 Bit, RC2 128 Bit, RC2 40 Bit, RC2 64 Bit,

AES 128 Bit, AES 192 Bit, AES 256 Bit

43

Page 44

Funktionen MoRoS LAN PRO 2.0

Um die Ausführlichkeit der Meldungen im Verbindungslog einzustellen, geben Sie im Feld „Log-Level“ den Grad der Ausführlichkeit ein, wobei „0“ das

Führen des Logs komplett deaktiviert und „9“ die meisten Details aufzeichnet.

Um eine bestimmte Fragmentierungsgröße für die VPN-Tunnelpakte in Bytes

vorzugeben, verwenden Sie das Eingabefeld „Fragmentierung der Tunnelpakete“. Geben Sie hier die gewünschte maximale Paketgröße in Bytes an. Geben Sie hier keinen Wert an, haben die VPN-Pakete eine maximale Größe von

1500 Bytes. Die tatsächlich pro Paket übertragene Nutzdatenmenge ist geringer, da durch VPN ein „Protokoll-Overhead“ entsteht, d.h. die zu übertragenden Protokoll-Informationen verbrauchen einen Teil der Paketgröße.

Um das Intervall bis zur Schlüsselerneuerung anzupassen, verwenden Sie das

Eingabefeld „Intervall bis zur Schlüsselerneuerung“. Geben Sie hier das Zeitintervall in Sekunden ein, nach dessen Ablauf neue Schlüssel erzeugt werden.

Um das VPN-Ping-Intervall anzupassen, verwenden Sie das Eingabefeld „PingIntervall“. Geben Sie hier das Zeitintervall in Sekunden ein, in dem der VPNServer des MoRoS LAN PRO 2.0 Ping-Pakete an die VPN-Gegenstelle versendet.

Der regelmäßige Ping dient zum Offenhalten der Verbindung über diverse

Router und Gateways, die evtl. an der Verbindung beteiligt sind und bei fehlender Kommunikation den Kanal schließen würden. Es empfiehlt sich hier einen Wert von einigen Minuten anzugeben, je nach benutztem Netzwerk und

benutzter Infrastruktur.

Um das Ping-Restart-Intervall anzupassen, verwenden Sie das Eingabefeld

„Ping-Restart-Intervall“. Geben Sie hier ein, nach wie vielen Sekunden der

Tunnel neu aufgebaut werden soll, wenn während der gesamten Zeit kein

Ping von der Gegenstelle angekommen ist. Mit dem Wert „0“ wird der Tunnel

nie abgebaut, auch wenn kein Ping mehr empfangen wird.

44

Page 45

MoRoS LAN PRO 2.0 Funktionen

12.3.3 OpenVPN-Server konfigurieren

Einrichten eines OpenVPN-Servers mit oder ohne Authentifizierung

Im Folgenden wird erklärt, wie Sie den MoRoS LAN PRO 2.0 als VPN-Server einrichten können. So können Sie den VPN-Server des MoRoS LAN PRO 2.0 ohne Authentifizierung oder mit einer der beiden unterstützen Authentifizierungsmethoden (Zertifikatsbasiert oder per statischem Schlüssel) konfigurieren.

OpenVPN-Server mit zertifikatsbasierter Authentifizierung einrichten

Um einen OpenVPN-Server mit zertifikatsbasierter Authentifizierung ein-

zurichten, müssen Sie zuerst Diffie-Hellman-Parameter, (CA-) Zertifikate

und Schlüssel erzeugen. Danach können Sie mit den erzeugten Dateien den

VPN-Server und die Clients einrichten. Die erzeugten Zertifikate und

Schlüssel müssen dann auf den Server und die Clients entsprechend unten

stehender Abbildung verteilt werden. Weiterhin ist es auch möglich, eine

Certificate Revocation List auf den MoRoS LAN PRO 2.0 zu laden. Für weitergehende Informationen zum Gebrauch und zur Erstellung von Zertifikaten empfehlen wir die Webseite von OpenVPN:

http://openvpn.net/howto.html

Abbildung 7: OpenVPN mit Zertifikaten

CA-Zertifikatsstruktur erzeugen (unter Windows)

So erzeugen Sie für den MoRoS LAN PRO 2.0-VPN-Server sowie für die VPN-

Clients eine CA-Zertifikatsstruktur, das auf alle Teilnehmer im OpenVPNNetzwerk geladen werden muss.

Sie haben das OpenVPN-Paket (Version >=2.0.9) von der INSYS Homepage

(www.insys-tec.de/treiber) heruntergeladen und installiert (wichtig sind

die Installation der RSA-Skripte und eine SSL-Installation).

Die Uhrzeit des MoRoS LAN PRO 2.0 ist korrekt eingestellt (Zertifikate ha-

ben ein Gültigkeitsdatum).

45

Page 46

Funktionen MoRoS LAN PRO 2.0

1. Öffnen Sie die MS-DOS-Eingabeaufforderung

2. Wechseln Sie in das Verzeichnis „easy-rsa“ der OpenVP- Installation.

(z.B. mit dem Befehl:

cd C:\Programme\OpenVPN\easy-rsa\

)

Die Datei vars.bat kann editiert werden, um sie für Ihre Zwecke anzupassen

(z.B. durch Anpassen der Vorgabewerte).

3. Führen Sie den Befehl

vars

aus

Eine Batch-Datei wird ausgeführt.

4. Führen Sie den Befehl

build-ca

aus.

Eine Batch-Datei wird ausgeführt. Der RSA-Schlüssel wird erzeugt.

Sie finden im Unterverzeichnis „keys“ eine Datei mit dem Namen „ca.key“.

Sie werden nun aufgefordert, den Ländercode einzugeben.

Die folgenden Angaben dienen dazu, dass der Server identifiziert werden

kann. Sie müssen bei allen Zertifikaten gleich sein.

5. Geben Sie den 2-Buchstaben-Code Ihres Landes an.

Geben Sie hier oder bei den folgenden Eingaben einen „.“ ein, so wird das

entsprechende Feld des Zertifikats leer gelassen.

6. Geben Sie den 2-Buchstaben-Code Ihrer Region an.

Die folgenden Eingaben können Sie auch in der Datei „vars.bat“ hinterle-

gen. So können Sie sich die wiederholte Eingabe ersparen.

7. Geben Sie den „Locality Name“ an, z.B. den Namen Ihrer Stadt.

8. Geben Sie Ihren Firmennamen an.

9. Geben Sie als „Common Name“ den Namen Ihres Servers (z.B. Hostname) an.

Dieses Feld dürfen Sie auf keinem Fall leer lassen. Mit dieser Angabe unter-

scheidet der Server später die verschiedenen Clients und Clientnetze.

10. Geben Sie die Email-Adresse an, die im Zertifikat hinterlegt werden soll.

Das CA-Zertifikat wird erzeugt. Sie finden im Unterverzeichnis „keys“ eine

Datei mit dem Namen „ca.crt“.

46

Page 47

MoRoS LAN PRO 2.0 Funktionen

Diffie-Hellman-Parameter erzeugen

So erzeugen Sie für den MoRoS LAN PRO 2.0-VPN Server die Diffie-Hellman-

Parameter. Ein Diffie-Hellmann-Parametersatz ist im Auslieferzustand bereits geladen, diesen Abschnitt können Sie also überspringen. Die Erzeugung der Parameter kann je nach Rechenleistung des PCs bis zu mehrere

Minuten dauern. Diffie-Hellman-Parameter werden nur vom OpenVPNServer benötigt, nicht von den Clients.

Sie haben das OpenVPN-Paket (Version >=2.0.9) von der INSYS Homepage

heruntergeladen und installiert (www.insys-tec.de/treiber).

1. Öffnen Sie die MS-DOS-Eingabeaufforderung.

2. Wechseln Sie in das Verzeichnis „easy-rsa“ der OpenVPN-Installation.

(z.B. mit dem Befehl:

cd C:\Programme\OpenVPN\easy-rsa\

)

3. Führen Sie den Befehl

4. Geben Sie den Befehl

vars

aus.

build-dh

ein.

Die Diffie-Hellmann-Parameter werden erzeugt

Sie finden im Unterverzeichnis „keys“ eine Datei mit dem Namen