Page 1

IBM NetVista

Guide d’utilisation

A20 Type 6269

A40 Types 6568, 6578 et 6648

A40p Types 6569, 6579 et 6649

Page 2

Page 3

IBM NetVista

Guide d’utilisation

A20 Type 6269

A40 Types 6568, 6578 et 6648

A40p Types 6569, 6579 et 6649

Page 4

Important

Avant d’utiliser le présent document et le produit associé, prenez connaissance des

informations générales figurant à la section «Consignes de sécurité» à la page iii, et

à l’«Annexe E. Remarques»à la page 125.

Deuxième édition - août 2000

Réf. US : 19K8332

LE PRESENT DOCUMENT EST LIVRE ″EN L’ETAT″. IBM DECLINE TOUTE

RESPONSABILITE, EXPRESSE OU IMPLICITE, RELATIVE AUX INFORMATIONS QUI

Y SONT CONTENUES, Y COMPRIS EN CE QUI CONCERNE LES GARANTIES DE

QUALITE MARCHANDE OU D’ADAPTATION A VOS BESOINS. Certaines juridictions

n’autorisent pas l’exclusion des garanties implicites, auquel cas l’exclusion ci-dessus ne

vous sera pas applicable.

Ce document est mis à jour périodiquement. Chaque nouvelle édition inclut les mises à

jour. Les informations qui y sont fournies sont susceptibles d’être modifiées avant que les

produits décrits ne deviennent eux-mêmes disponibles. En outre, il peut contenir des

informations ou des références concernant certains produits, logiciels ou services non

annoncés dans ce pays. Cela ne signifie cependant pas qu’ils y seront annoncés.

Pour plus de détails, pour toute demande d’ordre technique, ou pour obtenir des

exemplaires de documents IBM, référez-vous aux documents d’annonce disponibles dans

votre pays, ou adressez-vous à votre partenaire commercial.

Vous pouvez également consulter les serveurs Internet suivants :

v http://www.fr.ibm.com (serveur IBM en France)

v http://www.can.ibm.com (serveur IBM au Canada)

v http://www.ibm.com (serveur IBM aux Etats-Unis)

Compagnie IBM France

Direction Qualité

Tour Descartes

92066 Paris-La Défense Cedex 50

© Copyright IBM France 2000. Tous droits réservés.

© Copyright International Business Machines Corporation 2000. All rights reserved.

Page 5

Consignes de sécurité

Les informations qui suivent constituent des avertissements importants sur les

risques liés à de mauvaises manipulations de certains composants de votre

ordinateur.

Pile au lithium

ATTENTION :

Danger d’explosion en cas de remplacement incorrect de la pile.

Remplacer la pile usagée par une pile de référence identique exclusivement,

(référence 33F8354), ou suivre les instructions du fabricant qui en définit les

équivalences. La pile contient du lithium et peut exploser en cas de

mauvaise utilisation, de mauvaise manipulation ou de mise au rebut

inappropriée.

Ne pas :

v la lancer ou la plonger dans l’eau

v l’exposer à une température supérieure à 100 °C

v chercher à la réparer ou à la démonter

Ne pas mettre la pile à la poubelle. Pour la mise au rebut, se reporter à la

réglementation en vigueur.

Conformité aux normes relatives aux appareils à laser

Certains modèles d’ordinateurs personnels IBM sont équipés en usine d’une

unité de CD-ROM ou de DVD-ROM. Mais ces unités sont également vendues

séparément en tant qu’options. L’unité de CD-ROM/DVD-ROM est un

appareil à laser. Aux Etats-Unis, l’unité de CD-ROM/DVD-ROM est certifiée

conforme aux normes indiquées dans le sous-chapitre J du DHHS 21 CFR

relatif aux produits à laser de classe 1. Dans les autres pays, elles sont certifiées

être des produits à laser de classe 1 conformes aux normes IEC 825 et

CENELEC EN 60 825.

Lorsqu’une unité de CD-ROM ou de DVD-ROM est installée, tenez compte des

remarques suivantes.

ATTENTION :

Pour éviter tout risque d’exposition au rayon laser, respectez les consignes

de réglage et d’utilisation des commandes, ainsi que les procédures décrites.

© Copyright IBM Corp. 2000 iii

Page 6

En ouvrant l’unité de CD-ROM ou de DVD-ROM, vous vous exposez au

rayonnement dangereux du laser. Aucune pièce de l’unité n’est réparable. Ne

retirez pas le carter de l’unité.

Certaines unités de CD-ROM ou de DVD-ROM peuvent contenir une diode à

laser de classe 3A ou 3B. Prenez connaissance des informations suivantes.

DANGER

Rayonnement laser lorsque le carter est ouvert. Evitez toute exposition directe au

rayon laser. Evitez de regarder fixement le faisceau ou de l’observer à l’aide

d’instruments optiques.

iv Guide d’utilisation

Page 7

Introduction

Le présent manuel vous permettra de vous familiariser avec votre ordinateur

IBM NetVista et ses fonctions. Il explique comment configurer, faire fonctionner

et mettre à jour votre ordinateur, et lui rajouter de nouveaux périphériques. Si

un incident se produit, vous trouverez dans ce manuel des informations utiles

pour son identification, ainsi que des instructions relatives à l’assistance

technique.

Informations complémentaires

Pour plus d’informations sur votre ordinateur, vous pouvez utiliser Access IBM

à partir du bureau et accéder à des rubriques d’aide.

Les documents suivants contiennent des informations complémentaires

concernant votre ordinateur :

v Guide pratique

Ce guide, fourni avec l’ordinateur, contient des informations d’ordre général

qui vous permettront de configurer votre ordinateur en toute sécurité et

d’accéder à une importante documentation en ligne.

v Understanding Your Personal Computer

Cette documentation en ligne (accessible sur le Web) contient des

informations générales sur l’utilisation des ordinateurs personnels et des

informations détaillées sur les fonctionnalités propres à votre ordinateur.

Cette publication en ligne est disponible sur le Web, à l’adresse suivante :

http://www.ibm.com/pc/support .

Les documentations qui suivent contiennent des informations complémentaires

concernant votre ordinateur :

v Hardware Maintenance Manual

Ce manuel contient des informations destinées aux techniciens de

maintenance. Il est disponible sur le Web, à l’adresse suivante :

http://www.ibm.com/pc/support/pc . Entrez le numéro de modèle et le

type de machine dans la zone Quick Path et cliquez sur Go. Cliquez sur

Online publications puis sur Hardware Maintenance Manuals.

Vous pouvez également commander ce manuel auprèsd’IBM. Pour en

acheter un exemplaire, reportez-vous au «Chapitre 7. Assistance technique»à

la page 107.

v Technical Information Manual

Ce manuel s’adresse aux utilisateurs désireux d’en savoir plus sur divers

aspects techniques de leur ordinateur. Il est accessible sur le Web, à l’adresse

suivante : http://www.pc.ibm.com/support/us/.

© Copyright IBM Corp. 2000 v

Page 8

Entrez le numéro de modèle et le type de machine dans la zone Quick Path

et cliquez sur Go. Cliquez sur Online publications puis sur Technical

Maintenance Manuals.

vi Guide d’utilisation

Page 9

Table des matières

Consignes de sécurité ..................iii

Pile au lithium .....................iii

Conformité aux normes relatives aux appareils à laser ........iii

Introduction ......................v

Informations complémentaires ................v

Avis aux lecteurs canadiens ................xi

Chapitre 1. Présentation de votre ordinateur IBM NetVista ......1

Identification de votre ordinateur ...............1

Modèles de bureau à boîtier de petit format (SFF) .........2

Modèlesdebureau...................3

Caractéristiques .....................4

Chapitre 2. Installation de l’ordinateur .............7

Choix de l’emplacement de l’ordinateur .............7

Branchement des câbles...................7

Mise sous tension ....................11

Fin de l’installation ....................12

Organisation de l’espace de travail ..............13

Confort.......................13

Reflets et éclairage ...................14

Circulation de l’air...................14

Prises électriques et longueur des câbles............14

Chapitre 3. Utilisation de l’ordinateur .............15

Démarrage de l’ordinateur .................15

Utilisation des fonctions vidéo................15

Pilotes de périphériques vidéo...............16

Modification des paramètres de l’écran ............16

Utilisation des fonctions audio ................17

Utilisation des disquettes ..................18

Manipulation et stockage des disquettes............18

Insertion et retrait des disquettes ..............18

Utilisation de l’unité deCD-ROM...............19

Manipulation d’unCD .................19

Chargement d’unCD..................20

Utilisation de la souris IBM ScrollPoint II ............20

Mise à jour des programmes système..............21

Utilisation des outils de gestion du système...........22

WakeonLAN....................22

Fonctions RPL ou DHCP .................23

© Copyright IBM Corp. 2000 vii

Page 10

Administration à distance ................23

LANClient Control Manager (LCCM).............23

System Migration Assistant (SMA)..............23

Desktop Management Interface ...............24

Fonctions de sécurité ...................24

Fonctions anti-intrusion .................24

Protection des composants ................24

Technologie Asset ID ..................25

Solutions IBM de sécurité.................25

Protection des données.................25

Verrouillage du clavier .................26

Arrêtdel’ordinateur ...................27

Entretien de l’ordinateur ..................27

Précautions élémentaires .................27

Nettoyage de l’ordinateur ................27

Déplacement de l’ordinateur................29

Chapitre 4. Utilitaire de configuration .............31

Lancement et emploi de l’utilitaire de configuration .........31

Visualisation et modification des paramètres..........32

Sortie de l’utilitaire de configuration .............33

Utilisation de la sécurité du système..............33

Utilisation de la sécurité avancée..............33

Utilisation des profils de sécurité par unité ...........35

Définition de l’administration à distance............36

Utilisation des mots de passe ...............36

Utilisation de la sécurité de la ROM des cartes .........40

Utilisation du processeur de sécurité intégré IBM.........40

Activation de la fonction numéro de série du processeur Pentium III . . . 41

Autres paramètres de l’utilitaire de configuration..........41

Modification de la vitesse du clavier .............41

Gestion de l’alimentation .................42

Chapitre 5. Installation des options .............47

Manipulation des unités sensibles à l’électricité statique .......47

Options disponibles ...................48

Outils nécessaires ....................48

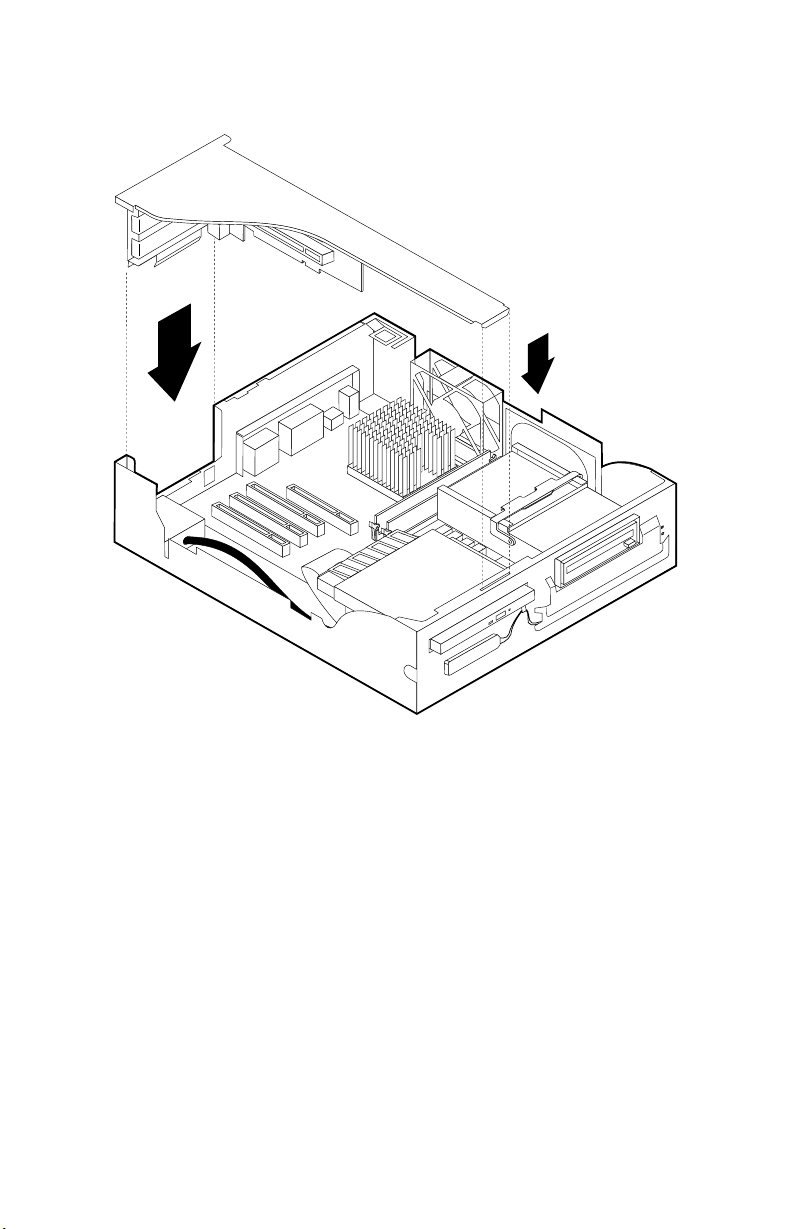

Retrait du carter .....................49

Emplacement des composants — ModèleSFF...........50

Emplacement des composants — Modèledebureau.........51

Installation d’options supplémentaires sur la carte principale et la carte de

bus (sur certains modèles) ................52

Accès à la carte principale ................52

Identification des composants de la carte principale ........52

Installation des modules de mémoire.............56

Installation de cartes ..................57

Installation d’unités internes.................62

viii Guide d’utilisation

Page 11

Spécifications des unités — ModèleSFF............63

Spécifications des unités — Modèledebureau..........64

Cordons d’alimentation et câbles d’interface des unités internes ....65

Installation d’unités internes dans le modèledebureau.......67

Installation d’un crochet de sécurité enU............70

Fin de l’installation ....................70

Remise en place du carter et connexion des câbles ........70

Mise à jour de la configuration ...............72

Chapitre 6. Résolution des incidents .............75

Procédurederésolution des incidents .............76

Autotest à la mise sous tension (POST) .............77

Messages et codes d’erreur de diagnostic ............78

Codes d’erreurduPOST.................78

Signaux d’erreurduPOST................83

Messages d’erreur Ethernet .................84

Messages d’erreurRPL.................84

Messages d’erreur DHCP.................84

Tableaux d’identification des incidents .............86

Incidents d’ordre général.................87

Incidents intermittents..................87

Incidents audio ....................88

Incidents liés à l’utilisation du CD-ROM............89

Incidents liés à l’unité de disquette .............91

Incidents liés à l’écran ..................91

Incidents liés au clavier, à la souris ou au périphérique de pointage . . 94

Incidents liés à la mémoire................95

Incidents liés aux options.................96

Incidents liés au port parallèle...............97

Incidents liés au port série................98

Incidents liés à l’imprimante................98

Incidents liés aux applications ...............99

Incidents liés aux périphériques USB .............99

Messages d’erreur générés par des logiciels............99

Programme IBM Enhanced Diagnostics.............100

Autres programmes de diagnostic du CD Sélection de logiciels.....102

Récupération en cas d’échec d’une mise à niveau du POST/BIOS ....102

Installation de fichiers à partir des disquettes fournies avec les options 103

Remplacement de la pile .................103

Chapitre 7. Assistance technique ..............107

Informations......................107

Utilisation du World Wide Web ..............107

Obtention d’informations par télécopie ............107

Services d’assistance ...................108

Utilisation de la documentation et des programmes de diagnostic . . . 108

Appel au service technique................108

Table des matières ix

Page 12

Autres services ....................110

Services complémentaires .................111

Annexe A. Utilisation du CD Sélection de logiciels ........113

Caractéristiques du CD Sélection de logiciels ...........113

Démarrage du CD Sélection de logiciels ............114

Utilisation du CD Sélection de logiciels.............114

Annexe B. Spécifications .................115

Spécifications — modèle SFF (boîtier de petit format) ........115

Spécifications — modèle de bureau (A40 et A40p) .........116

Spécifications — modèledebureau(A20)............118

Annexe C. Comment placer verticalement l’ordinateur ......121

Comment placer verticalement le modèleSFF..........121

Comment placer verticalement le modèledebureau........121

Annexe D. Tableaux d’informations .............123

Annexe E. Remarques ..................125

Remarques ......................125

Traitement des données de type date .............126

Marques .......................126

Bruits radioélectriques ..................127

Remarques relatives aux appareils de la classe B ........127

Recommandations de la Federal Communications Commission (FCC) 127

Remarques relatives aux appareils de la classe A ........129

Recommandations de la Federal Communications Commission (FCC) 129

Recommandations de la Federal Communications Commission (FCC) et

des entreprises de télécommunications [Etats-Unis] .......130

Cordons d’alimentation ..................132

Index ........................135

x Guide d’utilisation

Page 13

Avis aux lecteurs canadiens

Le présent document a été traduit en France. Voici les principales différences et

particularités dont vous devez tenir compte.

Illustrations

Les illustrations sont fournies à titre d’exemple. Certaines peuvent contenir des

données propres à la France.

Terminologie

La terminologie des titres IBM peut différer d’un pays à l’autre. Reportez-vous

au tableau ci-dessous, au besoin.

IBM France IBM Canada

ingénieur commercial représentant

agence commerciale succursale

ingénieur technico-commercial informaticien

inspecteur technicien du matériel

Claviers

Les lettres sont disposées différemment : le clavier français est de type

AZERTY, et le clavier français-canadien, de type QWERTY.

OS/2 - Paramètres canadiens

Au Canada, on utilise :

v les pages de codes 850 (multilingue) et 863 (français-canadien),

v le code pays 002,

v le code clavier CF.

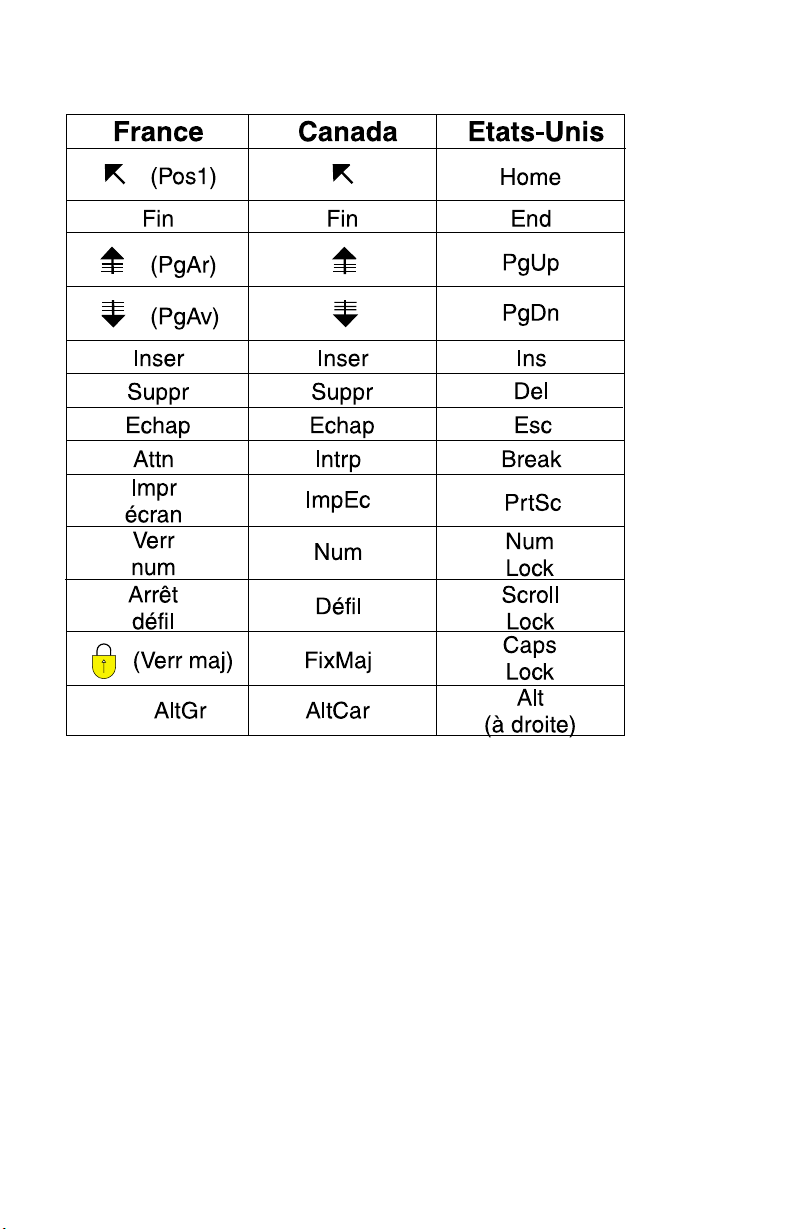

Nomenclature

Les touches présentées dans le tableau d’équivalence ci-après sont libellées

différemment selon qu’il s’agit du clavier de la France, du clavier du Canada

ou du clavier des États-Unis. Reportez-vous à ce tableau pour faire

correspondre les touches françaises figurant dans le présent document aux

touches de votre clavier.

© Copyright IBM Corp. 2000 xi

Page 14

Recommandations à l’utilisateur

Ce matériel utilise et peut émettre de l’énergie radiofréquence. Il risque de

parasiter les communications radio et télévision s’il n’est pas installé et utilisé

conformément aux instructions du constructeur (instructions d’utilisation,

manuels de référence et manuels d’entretien).

Si cet équipement provoque des interférences dans les communications radio

ou télévision, mettez-le hors tension puis sous tension pour vous en assurer. Il

est possible de corriger cet état de fait par une ou plusieurs des mesures

suivantes :

v Réorienter l’antenne réceptrice ;

v Déplacer l’équipement par rapport au récepteur ;

v Éloigner l’équipement du récepteur ;

xii Guide d’utilisation

Page 15

v Brancher l’équipement sur une prise différente de celle du récepteur pour

que ces unités fonctionnent sur des circuits distincts ;

v S’assurer que les vis de fixation des cartes et des connecteurs ainsi que les

fils de masse sont bien serrés;

v Vérifier la mise en place des obturateurs sur les connecteurs libres.

Si vous utilisez des périphériques non IBM avec cet équipement, nous vous

recommandons d’utiliser des câbles blindésmisà la terre, à travers des filtres

si nécessaire.

En cas de besoin, adressez-vous à votre détaillant.

Le fabricant n’est pas responsable des interférences radio ou télévision qui

pourraient se produire si des modifications non autorisées ont été effectuées

sur l’équipement.

L’obligation de corriger de telles interférences incombe à l’utilisateur.

Au besoin, l’utilisateur devrait consulter le détaillant ou un technicien qualifié

pour obtenir de plus amples renseignements.

Brevets

Il est possible qu’IBM détienne des brevets ou qu’elle ait déposé des demandes

de brevets portant sur certains sujets abordés dans ce document. Le fait

qu’IBM vous fournisse le présent document ne signifie pas qu’elle vous

accorde un permis d’utilisation de ces brevets. Vous pouvez envoyer, par écrit,

vos demandes de renseignements relatives aux permis d’utilisation au

directeur général des relations commerciales d’IBM, 3600 Steeles Avenue East,

Markham, Ontario, L3R 9Z7.

Assistance téléphonique

Si vous avez besoin d’assistance ou si vous voulez commander du matériel,

des logiciels et des publications IBM, contactez IBM direct au 1 800 465-1234.

Avis aux lecteurs canadiens xiii

Page 16

xiv Guide d’utilisation

Page 17

Chapitre 1. Présentation de votre ordinateur IBM NetVista

Merci d’avoir choisi un ordinateur IBM NetVista. Votre ordinateur intègre les

innovations technologiques les plus récentes et s’adapte à vos besoins grâce à

ses capacitésd’évolutivité.

Le présent chapitre présente les caractéristiques, les logiciels préinstallésetles

spécifications de votre ordinateur.

Identification de votre ordinateur

Le meilleur moyen d’identifier un ordinateur consiste à relever son numéro de

modèle et son type. Ce numéro indique notamment le type de microprocesseur

et le nombre de baies disponibles. Il se trouve sur une petite étiquette située à

l’avant de l’ordinateur (par exemple, 6568-110).

Le présent manuel concerne tous les modèles. Il ne sera fait référence au type

de modèle que lorsque ce sera nécessaire. Sinon, l’absence de mention du

modèle indique que les informations s’appliquent de manière universelle. Les

pages qui suivent décrivent les deux modèles de base.

© Copyright IBM Corp. 2000 1

Page 18

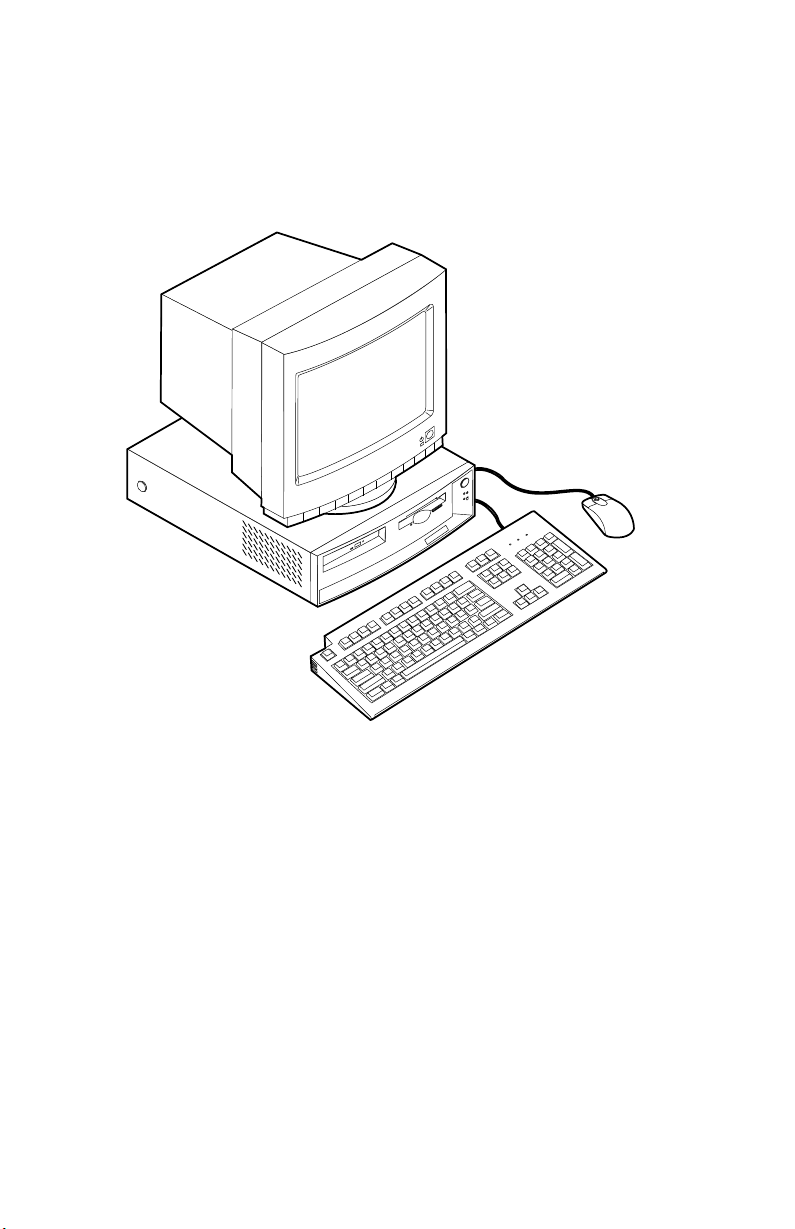

Modèles de bureau à boîtier de petit format (SFF)

Les modèles SFF sont livrés avec une unité de disquette et un disque dur.

Certains modèles sont équipésd’une unité de CD-ROM extra-plate.

L’interrupteur d’alimentation est situé sur le côté droit de la face avant de

l’ordinateur.

2 Guide d’utilisation

Page 19

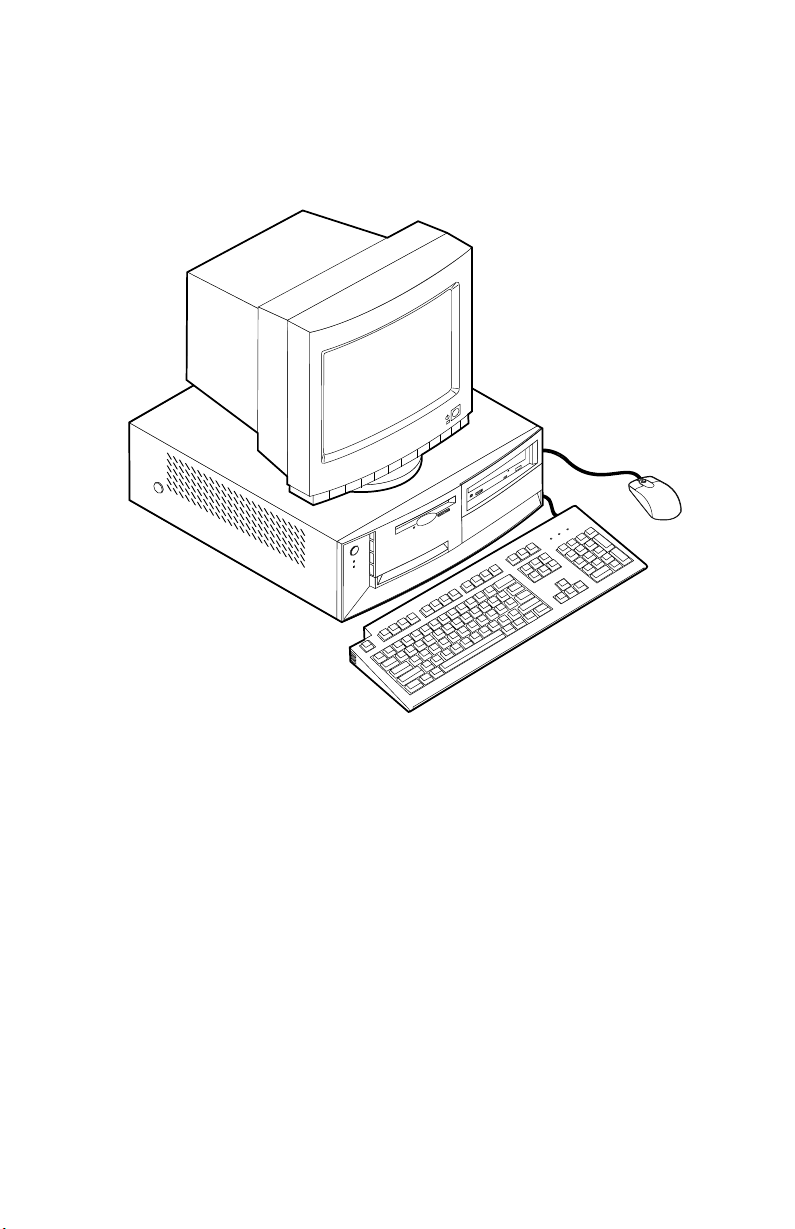

Modèles de bureau

Les modèles de bureau sont livrés avec une unité de disquette et un disque

dur. Certains modèles sont équipésd’une unité de CD-ROM. L’interrupteur

d’alimentation est situé sur le côté gauche de la face avant de l’ordinateur.

Chapitre 1. Présentation de votre ordinateur IBM NetVista 3

Page 20

Caractéristiques

Les caractéristiques récapitulées ci-après ne concernent pas tous les modèles.

Microprocesseur

Microprocesseur Intel Pentium III avec 256 Ko de mémoire cache L2 interne

ou Intel Celeron avec 128 Ko de mémoire cache L2 interne.

Mémoire

v Prise en charge de :

– barrettes DIMM de 3.3 V à 168 broches, non mises en tampon, de

mémoire SDRAM synchrone 133 MHz sans parité

– barrettes DIMM de 64, 128 et 256 Mo non mises en tampon sans parité

pour un maximum de 512 Mo

– hauteur maximale des DIMM : 38,1 mm

v 512 Ko de mémoire flash pour les programmes système

Unités internes

v Unité de disquette 3 pouces 1/2, 1,44 Mo

v Unité de disque dur

v Unité de CD-ROM EIDE (sur certains modèles)

Contrôleur vidéo

v Technologie de mémoire vidéo dynamique

v Carte AGP (Accelerated Graphics Port) (sur certains modèles)

Sous-système audio Sous-système audio intégré compatible Sound Blaster Pro

16 bits

Carte Ethernet 10/100 Mb/s prenant en charge Wake on LAN (sur certains

modèles)

Fonctions de gestion du système

v Fonctions RPL (Remote Program Load) et DHCP (Dynamic Host

Configuration Protocol)

v Wake on LAN (carte réseau Wake on LAN requise)

v Wake on Ring (dans l’utilitaire de configuration, cette fonction est appelée

détection d’appel sur le port série pour un modem externe, et détection

d’appel sur le modem pour un modem interne). Certains modèles en sont

dépourvus.

v Wake on Alarm

4 Guide d’utilisation

Page 21

v Administration à distance (possibilité de mise à jour en réseau du POST et

du BIOS)

v Démarrage automatique

v BIOS et logiciels SM (System Management)

v Enregistrement des résultats de test de matériel du POST

Fonctions d’entrée-sortie

v Un port parallèle ECP/EPP à 25 broches

v Un ou deux ports série 9 broches

v Deux ports USB à 4 broches

v Port souris PS/2

v Port clavier PS/2

v Port moniteur 15 broches

v Trois connecteurs audio (casque/sortie, entrée et microphone)

v Connecteur manette de jeux/MIDI (sur certains modèles)

Emplacements d’extension

v Modèles SFF

– trois baies d’unité

– deux emplacements PCI avec prise en charge de cartes d’extension Plug

and Play

v Modèles de bureau

– quatre baies d’unité

– trois emplacements PCI avec prise en charge de cartes d’extension Plug

and Play

– un emplacement AGP (sur certains modèles ; certains modèles dotésd’un

emplacement AGP sont livrés avec une carte d’extension AGP

préinstallée)

Alimentation

v Modèles SFF : alimentation 110 W avec détection automatique du voltage ca

v Modèles de bureau : alimentation 155 W avec sélecteur de tension manuel

v Commutation automatique 50/60 Hz de la fréquence d’entrée

v Protection intégrée contre les surcharges et les surtensions

v Prise en charge de la gestion avancéedel’alimentation

v Prise en charge de l’interface ACPI (Advanced Configuration and Power

Interface)

Chapitre 1. Présentation de votre ordinateur IBM NetVista 5

Page 22

Sécurité

v Mots de passe administrateur et à la mise sous tension

v Verrouillage du carter (sur certains modèles)

v Support pour l’ajout d’un crochet en U et d’un câble de verrouillage

v Contrôle de la séquence de démarrage

v Démarrage sans unité de disquette, clavier, ni souris

v Mode de démarrage automatique

v Contrôle d’E-S disquette et disque dur

v Contrôle d’E-S de port série et parallèle

v Profil de sécurité par unité

Logiciels IBM préinstallés

Il se peut que votre ordinateur soit livré avec des logiciels préinstallés. Dans ce

cas, sont intégrés un système d’exploitation, des pilotes de périphériques

destinés à prendre en charge les fonctions intégrées et d’autres programmes.

Systèmes d’exploitation (pris en charge)

v Microsoft Windows 2000 Professionnel

v Microsoft Windows NT Workstation 4.0 avec le Service Pack 6

v Microsoft Windows 98 SE

v Microsoft Windows Millennium (Me)

v Novell NetWare versions 3.2, 4.11, 5.0

Systèmes d’exploitation (compatibilité testée)

v Microsoft Windows 95

v DOS 2000

v SCO OpenServer 5.0.2 et ultérieur

v IBM OS/2 Warp Connect 3.0

v IBM OS/2 Warp 4.0

v IBM OS/2 LAN Server 3.0 et 4.0

v Linux : Red Hat, Caldera, S.U.S.E., et Pacific High Tech

v Sun Solaris 2.5.1 ou plus récent

1. A la date de mise sous presse du présent manuel, les systèmes d’exploitation figurant dans cette

liste étaient encore en cours de test de compatibilité.D’autres systèmes d’exploitation peuvent être

identifiés comme étant compatibles avec votre PC aprèslaparutiondelaprésente publication.

Cette liste n’est donc ni définitive ni exhaustive et est susceptible d’être modifiée. Pour déterminer

si la compatibilité d’un système d’exploitation a fait l’objet de tests, consultez le site Web de son

fournisseur.

6 Guide d’utilisation

Page 23

Chapitre 2. Installation de l’ordinateur

Le présent chapitre décrit comment connecter les câbles à l’ordinateur et mettre

ce dernier sous tension.

Pour effectuer l’installation, vous avez besoin :

v de l’ordinateur

v du cordon d’alimentation de l’ordinateur

v du clavier

v de la souris

v d’un écran (vendu séparément avec un câble d’interface et un cordon

d’alimentation)

Pour vous procurer l’un de ces éléments, prenez contact avec votre revendeur.

Choix de l’emplacement de l’ordinateur

Vérifiez que vous disposez pour l’ordinateur, l’écran et les autres unitésd’un

nombre suffisant de prises de courant correctement mises à la terre.

Sélectionnez un emplacement à l’abri de l’humidité pour l’ordinateur. Laissez

environ 5 cm autour de l’ordinateur pour la circulation de l’air.

Vous trouverez des conseils pour une utilisation confortable et aisée de votre

ordinateur à la section «Organisation de l’espace de travail»àla page 13.

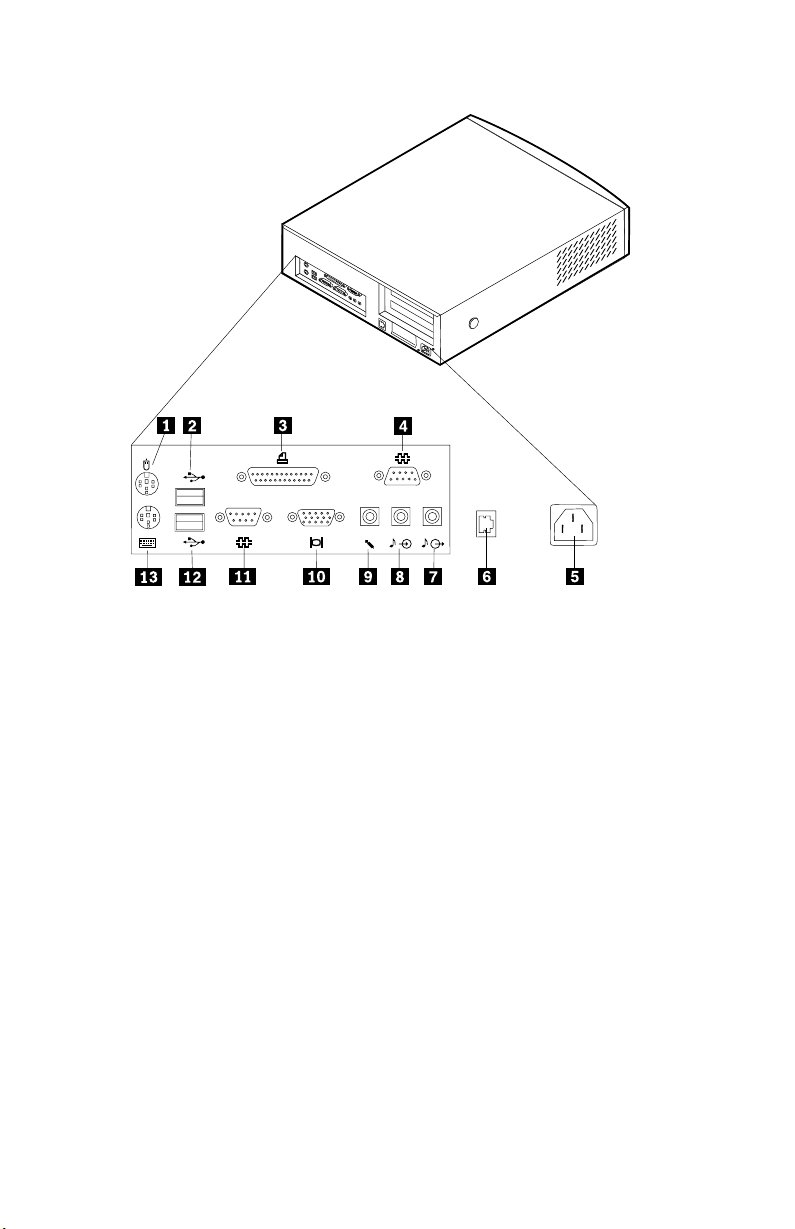

Branchement des câbles

Pour installer votre ordinateur, vous devez savoir où trouver les connecteurs.

Le schéma suivant indique l’emplacement des connecteurs à l’arrière du

modèle SFF. Il se peut que vous ne disposiez pas des périphériques pour tous

les connecteurs indiqués dans cette illustration.

© Copyright IBM Corp. 2000 7

Page 24

2

1

1Souris 8Entrée audio

2USB 2 9Microphone

3Port parallèle 10Ecran

4Port série 11Port série 1

5Cordon d’alimentation 12USB 1

6Port Ethernet 13Clavier

7Sortie audio

Remarque : Les connecteurs situés à l’arrière de l’ordinateur sont accompagnés

d’icônes en couleur. Ces icônes vous permettront de déterminer où

brancher de manière appropriée les divers câbles afin d’installer

l’ordinateur.

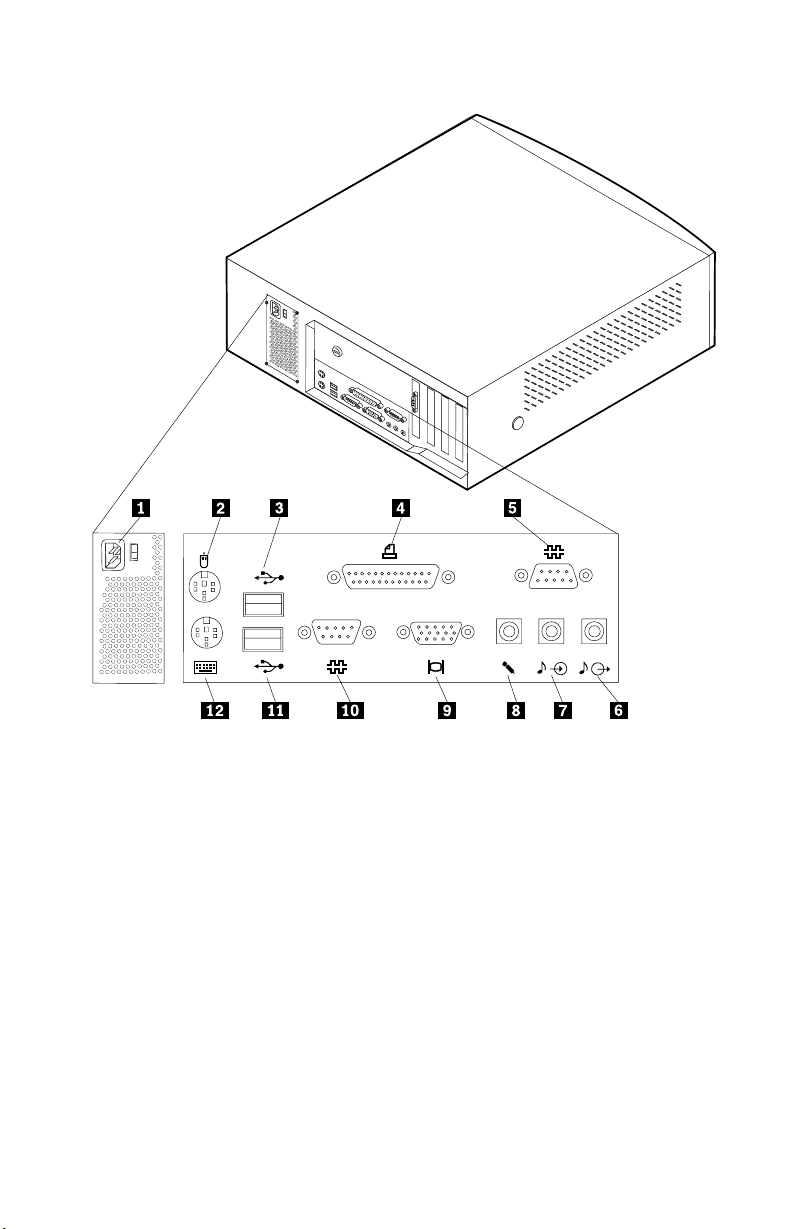

Le schéma suivant indique l’emplacement des connecteurs à l’arrière du

modèle de bureau. Il se peut que vous ne disposiez pas des périphériques pour

tous les connecteurs indiqués dans cette illustration.

8 Guide d’utilisation

Page 25

2

1

1Cordon d’alimentation 7Entrée audio

2Souris 8Microphone

3USB 2 9Ecran

4Port parallèle 10Port série 1

5Port série 2 (MIDI/manette de jeux) 11USB 1

6Sortie audio 12Clavier

Remarque : Les connecteurs situés à l’arrière de l’ordinateur sont accompagnés

d’icônes en couleur. Ces icônes vous permettront de déterminer où

brancher de manière appropriée les divers câbles afin d’installer

l’ordinateur.

Afin d’installer votre ordinateur, procédez comme suit pour brancher les câbles

en vous aidant des précédents schémas.

Chapitre 2. Installation de l’ordinateur 9

Page 26

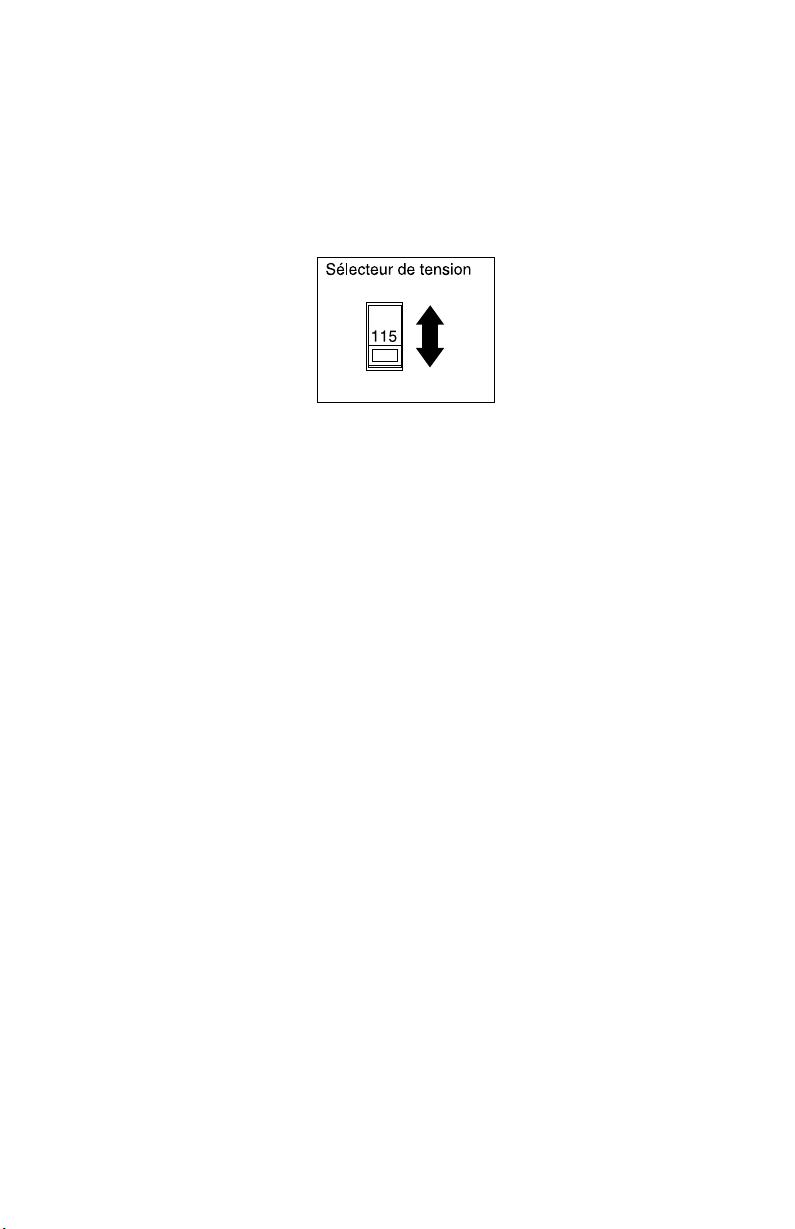

1. Si votre ordinateur est un modèle de bureau, vérifiez la position du

sélecteur de tension. Utilisez la pointe d’un stylo bille pour changer la

position du sélecteur, le cas échéant.

v Si la plage d’alimentation est comprise entre 90 et 137 V ca, placez le

sélecteur sur 115 V.

v Si elle est comprise entre 180 et 265 V ca, placez le sélecteur sur 230 V.

2. Connectez au moniteur le câble de l’écran (si ce n’est déjà fait), puis

resserrez les vis du connecteur.

Remarque : Si votre ordinateur est livré avec une carte AGP, le port

moniteur est désactivé sur la carte principale. Branchez le

moniteur sur la prise AGP.

3. Branchez le clavier sur le connecteur violet. Branchez la souris sur le

connecteur vert.

Remarque : Si votre ordinateur est livré avec Windows NT et une souris

ScrollPoint II, au premier démarrage de l’ordinateur, la souris

sera reconnue mais sans les fonctionnalités ScrollPoint. Il vous

faudra éteindre et redémarrer l’ordinateur pour activer ces

fonctionnalités.

4. Connectez les autres périphériques :

v l’imprimante ou le périphérique parallèle sur le port parallèle

v le périphérique série ou le modem externe sur le port série

v les périphériques USB

v les périphériques supplémentaires (hauts-parleurs, micros, casques), dans

le cas de modèles équipésdepériphériques audio

v Si une étiquette est apposée sur l’interrupteur d’alimentation, retirez-la.

Connectez dans un premier temps les cordons d’alimentation à

l’ordinateur, à l’écran et aux autres périphériques, puis branchez-les sur

les socles de prises de courant mis à la terre.

v Si votre ordinateur a été livré avec une carte Ethernet, connectez le câble

Ethernet.

10 Guide d’utilisation

Page 27

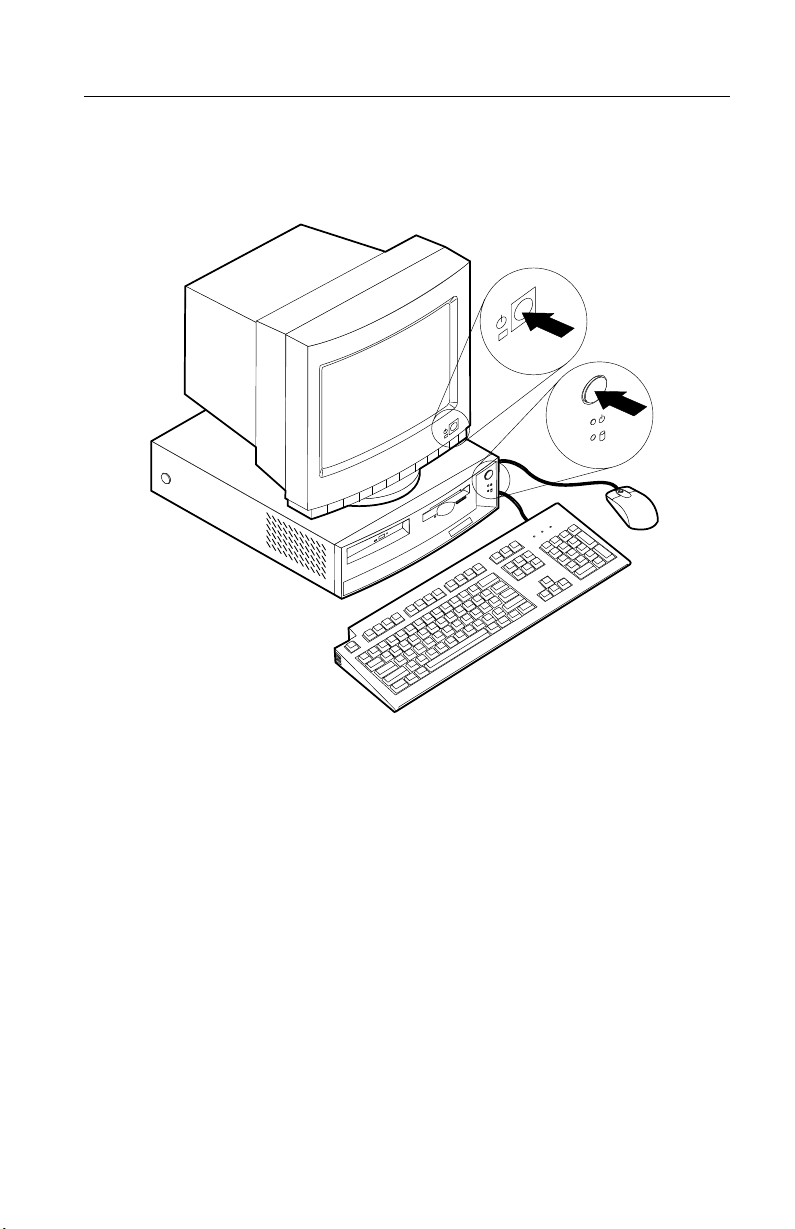

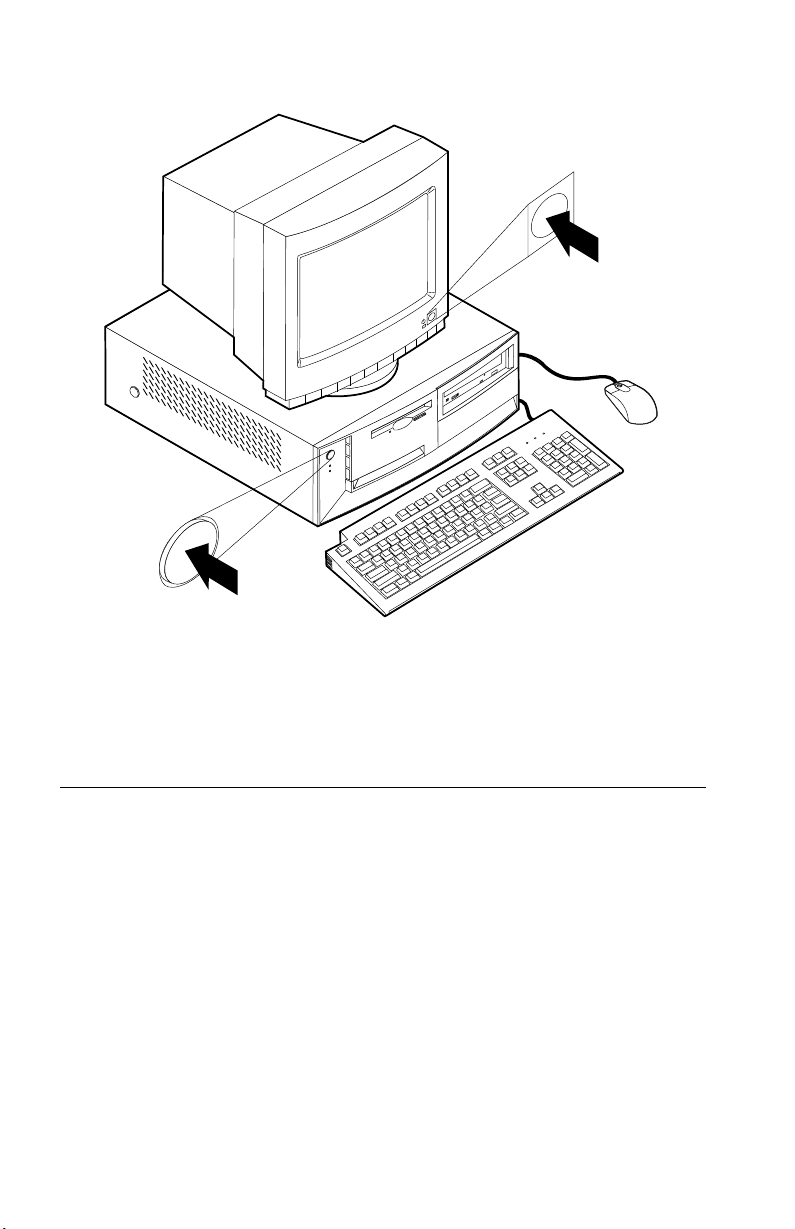

Mise sous tension

Mettez d’abord sous tension l’écran et les autres périphériques externes.

N’allumez l’ordinateur qu’ensuite. Reportez-vous aux schémas ci-après pour

localiser les interrupteurs d’alimentation de l’écran et de l’ordinateur.

Chapitre 2. Installation de l’ordinateur 11

Page 28

Un écran d’accueil apparaît pendant que le système effectue un rapide

autotest. Lorsque le test a abouti, cet écran disparaît, le BIOS et les logiciels

sont chargés (sur les modèles dotés de logiciels préinstallés).

Remarque : En cas d’incident, reportez-vous au «Chapitre 6. Résolution des

incidentsȈla page 75.

Fin de l’installation

Localisez les numéros d’identification (numéro de série et modèle/type de la

machine) et notez ces informations à l’«Annexe D. Tableaux d’informations»à

la page 123. Ces numéros se trouvent sur le panneau avant, sous l’unité de

CD-ROM.

D’autres sources d’informations concernant votre ordinateur sont indiquées

dans la section «Informations complémentaires»àla page v, au début du

présent manuel. Les manuels en ligne sont disponibles à partir d’Access IBM

ou sur le Web, à l’adresse suivante : http://www.ibm.com/pc/support/ . Des

programmes et pilotes de périphériques supplémentaires se trouvent sur le CD

Sélection de logiciels et, dans certains cas, sur d’autres CD ou disquettes. Si vous

installez vous-même votre propre système d’exploitation, une fois l’installation

de ce dernier effectuée, veillez à installer les pilotes de périphériques

12 Guide d’utilisation

Page 29

appropriés. Vous pouvez vous procurer sur le Web les pilotes pour les

systèmes d’exploitation non préinstallés en vous connectant à l’adresse

http://www.ibm.com/pc/support/ . Les fichiers README fournis avec ces

pilotes contiennent les instructions d’installation.

Organisation de l’espace de travail

Pour tirer le meilleur parti de votre ordinateur, vous devez disposer votre

matériel et arranger votre espace de travail de la façon la mieux adaptée à vos

besoins et au type de travail que vous effectuez. Votre confort est d’une

importance primordiale, mais tenez également compte des sources de lumière,

de la circulation de l’air et de l’emplacement des prises électriques lorsque

vous organisez votre espace de travail.

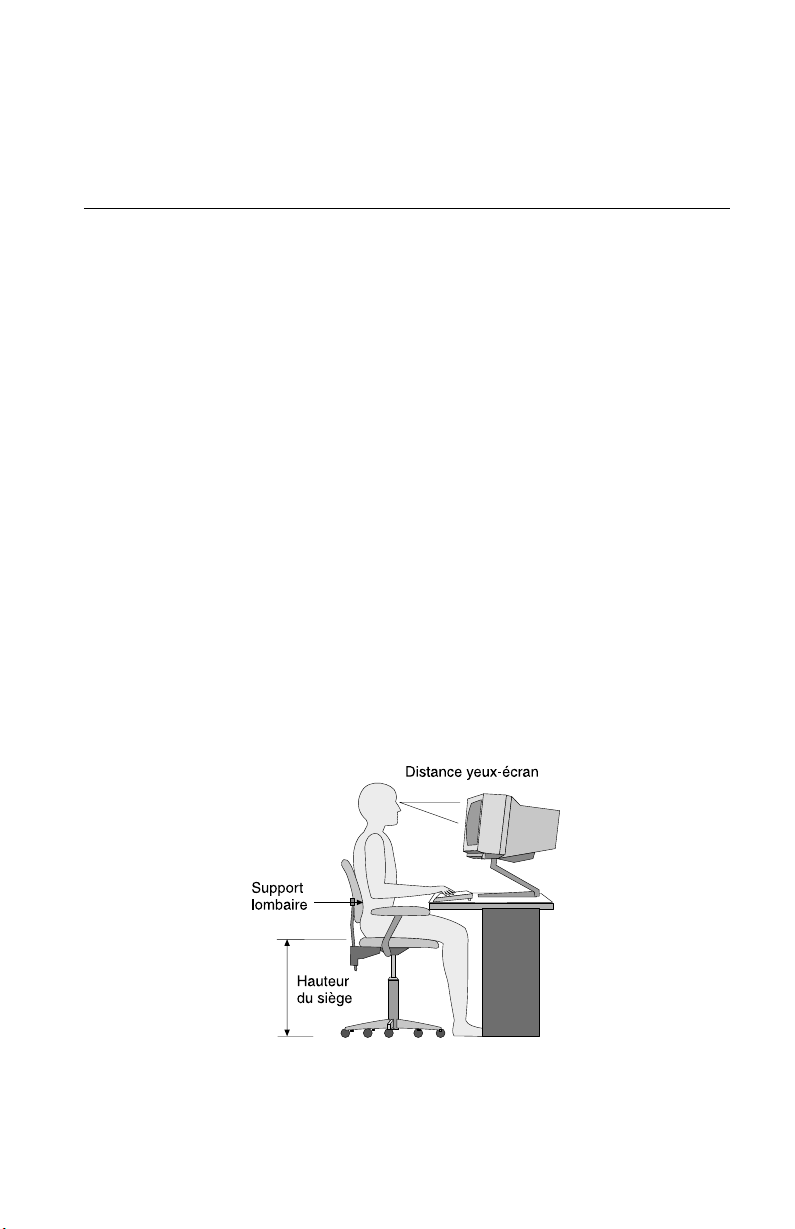

Confort

Bien qu’il n’existe pas de position de travail idéale pour tous, voici quelques

conseils qui vous aideront à trouver celle qui vous convient le mieux.

Rester longtemps dans la même position assise est source de fatigue. C’est

pourquoi il est important d’utiliser un siège de bonne qualité. Le dossier et le

siège doivent être réglables séparément et fournir un bon support. Le siège

doit être courbéàl’avant pour un plus grand confort des jambes. Réglez la

hauteur de votre chaise, calez votre dos contre le dossier et posez vos pieds à

plat sur le sol ou sur un repose-pieds.

Lorsque vous utilisez le clavier, vos avant-bras doivent être horizontaux et vos

poignets dans une position confortable. Appuyez légèrement sur les touches de

votre clavier en gardant les mains et les doigts détendus. Si nécessaire,

modifiez l’inclinaison du clavier en réglant la position des béquilles.

Disposez l’écran de façon à ce que le haut soit situé légèrement en dessous du

niveau de vos yeux. Placez-le à une distance confortable (51 à 61 cm) qui ne

vous oblige pas à vous contorsionner pour le regarder. Placez également à

Chapitre 2. Installation de l’ordinateur 13

Page 30

portée de la main les autres matériels que vous êtes amenéàutiliser

régulièrement, comme le téléphone, par exemple, ou la souris.

Reflets et éclairage

Placez l’écran de façon àéviter au maximum les reflets dus à la lumière

provenant des plafonniers, des fenêtres et d’autres sources. Même la lumière

émanant de surfaces brillantes peut provoquer des reflets gênants sur votre

écran. Si possible, placez l’écran perpendiculairement aux fenêtres et aux autres

sources de lumière. Réduisez l’éclairage de la pièce en éteignant les lampes ou

en les équipant d’ampoules de plus faible puissance. Si vous installez l’écran

prèsd’une fenêtre, utilisez des rideaux ou des stores pour filtrer la lumière du

soleil. Vous devrez sans doute modifier le réglage de la luminosité et du

contraste plusieurs fois par jour selon les conditions d’éclairage.

S’il vous est impossible d’éviter les reflets ou de modifier l’éclairage, placez un

filtre anti-reflets sur l’écran. Cependant, ces filtres peuvent affecter la clarté de

l’image. Ne les utilisez qu’en dernier recours.

L’accumulation de poussière sur l’écran peut aggraver la gêne liée aux reflets.

Il est donc conseillé de nettoyer régulièrement l’écran à l’aide d’un chiffon

doux et humidifié de produit d’entretien liquide non abrasif.

Circulation de l’air

L’ordinateur et l’écran produisent de la chaleur. Sur votre ordinateur, un

ventilateur aspire l’air froid et rejette l’air chaud. L’écran laisse l’air chaud

s’échapper par des fentes d’aération. Leur obstruction peut déclencher une

surchauffe et provoquer un dysfonctionnement ou une détérioration de

l’appareil. Installez l’ordinateur et l’écran de manière à ce que rien n’obstrue

les fentes d’aération : habituellement, 5 cm de distance suffisent. Veillez

également à ce que le souffle d’air chaud ne soit pas dirigé vers une autre

personne.

Prises électriques et longueur des câbles

L’emplacement final de l’ordinateur risque d’être déterminé par celui des

prises électriques et par la longueur des câbles et cordons d’alimentation de

l’écran, de l’imprimante et des autres périphériques.

Lorsque vous organisez votre espace de travail :

v Evitez d’utiliser des rallonges. Lorsque c’est possible, branchez directement

le cordon d’alimentation de l’ordinateur sur une prise de courant.

v Veillez à ce que les cordons et les câbles ne gênent pas le passage ; ils

risquent d’être déplacés accidentellement.

Pour plus de détails sur les cordons d’alimentation, reportez-vous à la section

«Cordons d’alimentation»àla page 132.

14 Guide d’utilisation

Page 31

Chapitre 3. Utilisation de l’ordinateur

Le présent chapitre contient des informations relatives à l’utilisation

quotidienne de votre ordinateur.

Démarrage de l’ordinateur

La section «Mise sous tension»àla page 11, comporte un schéma indiquant

l’emplacement des interrupteurs d’alimentation du moniteur.

Les sons émisetlesécrans et messages affichés lors du démarrage de

l’ordinateur sont fonction des réglages opérés dans le menu Options de

lancement de l’utilitaire de configuration. Les valeurs par défaut sont

[Désactivé(e)] pour l’option Etat à la mise sous tension (POST) et [Rapide] pour

l’option Autotest à la mise sous tension.

Remarque : D’autres valeurs sont susceptibles de modifier ce qui s’affiche au

démarrage de l’ordinateur.

Lorsque vous mettez l’ordinateur sous tension, les messages suivants

s’affichent :

Appuyez sur F1 pour lancer l'utilitaire de configuration.

Pour démarrer le programme de récupération IBM, appuyez sur F11

Remarque : Le premier message s’affiche au tout début du démarrage de

l’ordinateur et disparaîttrès vite. Pour plus de détails sur le

lancement de l’utilitaire de configuration, reportez-vous à la page

31.

Utilisation des fonctions vidéo

Votre ordinateur est équipé d’un contrôleur graphique SVGA. Ce contrôleur se

trouve sur la carte principale. Certains modèles sont livrés avec une carte AGP.

SVGA est une norme d’affichage de texte et d’images. Tout comme les autres

normes vidéo, SVGA prend en charge tout un éventail de modes vidéo. Ces

derniers sont des combinaisons de définition, de fréquence de rafraîchissement

et de couleurs, définies par une norme vidéo pour l’affichage de texte ou de

graphiques. Pour plus d’informations sur les modes vidéo, reportez-vous au

manuel Understanding Your Personal Computer (accessible sur le Web à l’adresse

http://www.ibm.com/pc/support/).

© Copyright IBM Corp. 2000 15

Page 32

Pilotes de périphériques vidéo

Pour permettre de tirer pleinement parti de la carte graphique installée sur

l’ordinateur, certains systèmes d’exploitation et certaines applications ont

besoin de logiciels particuliers appelés pilotes de périphériques vidéo. Ces

derniers permettent d’obtenir une vitesse accrue, une meilleure définition, un

plus grand nombre de couleurs et des images sans scintillement.

Des pilotes pour les cartes graphiques, ainsi qu’un fichier README contenant

des instructions d’installation, sont préinstallés sur certains modèles. Si votre

ordinateur est livré avec des logiciels IBM préinstallés, les pilotes vidéo sont

déjà installés sur le disque dur. Dans le cas contraire, si vous ne disposez pas

d’un système d’exploitation préinstallé, vous pouvez télécharger les pilotes de

périphériques à l’adresse suivante : http://www.ibm.com/pc/support/ .

Pour plus d’informations, reportez-vous à la section «Chapitre 7. Assistance

techniqueȈla page 107.

Modification des paramètres de l’écran

Pour obtenir une qualité d’affichage optimale et réduire le scintillement, vous

pouvez régler la définition et la fréquence de rafraîchissement de votre écran.

Vous pouvez visualiser et modifier les paramètres de votre écran par

l’intermédiaire de votre système d’exploitation en appliquant les instructions

présentes dans les fichiers README du CD Sélection de logiciels livré avec votre

ordinateur. Pour plus de détails sur la modification de ces paramètres,

reportez-vous à la documentation de votre système d’exploitation.

Attention

Avant de modifier les paramètres d’affichage, consultez la documentation

livrée avec l’écran. L’utilisation d’une définition ou d’une fréquence de

rafraîchissement non prise en charge risque d’endommager votre écran

ou de le rendre illisible. Vous trouverez généralement dans la

documentation livrée avec l’écran les définitions et fréquences de

rafraîchissement qu’il prend en charge. Si vous avez besoin

d’informations supplémentaires, adressez-vous au constructeur de

l’écran.

Pour réduire le scintillement et obtenir une meilleure stabilité de l’image,

choisissez la fréquence de rafraîchissement non entrelacée la plus élevée prise

en charge par votre écran. Si celui-ci est conforme à la norme DDC (Display

Data Channel) VESA, il est probablement déjà configuré sur la fréquence

maximale de rafraîchissement que prennent en charge le moniteur et le

contrôleur vidéo. Consultez la documentation qui accompagne votre écran

pour savoir si ce dernier est conforme au standard DDC.

16 Guide d’utilisation

Page 33

Utilisation des fonctions audio

L’ordinateur est équipé d’un contrôleur audio intégré qui prend en charge les

applications Sound Blaster et qui est compatible avec le système audio

Microsoft Windows. Certains modèles sont également dotésd’un haut-parleur

interne et de trois connecteurs audio. Le contrôleur audio permet d’écouter et

d’enregistrer des sons et de la musique et de bénéficier du son dans les

applications multimédia. Il est possible, en option, de raccorder aux

connecteurs audio des hauts-parleurs stéréodemanière à encore améliorer la

qualité du son.

Les procédures d’enregistrement et d’écoute varient selon les systèmes

d’exploitation. Pour plus de détails, reportez-vous à la documentation de votre

système d’exploitation.

Les connecteurs audio de votre ordinateur sont des prises mini-jacks de

3,5 mm. Vous trouverez ci-après une description des connecteurs. Pour

connaître l’emplacement de ces connecteurs, reportez-vous à la section

«Branchement des câbles»àla page 7.

Sortie audio (port casque) :

Ce connecteur est utilisé pour envoyer les signaux audio de

l’ordinateur aux périphériques externes, tels que des enceintes stéréo

avec amplificateurs intégrés, un casque d’écoute, un clavier

multimédia ou la prise Entrée audio sur un système stéréo.

Remarque : Le haut-parleur interne est désactivé lorsqu’un

haut-parleur externe est connectéàla sortie audio de

votre ordinateur.

Entrée audio :

Ce connecteur sert à recevoir des signaux audio envoyés au système

audio de l’ordinateur par des périphériques externes, tels que la sortie

audio d’une chaîne stéréo, d’une télévision ou d’un instrument de

musique.

Micro :

Ce connecteur est utilisé pour brancher un microphone à votre

ordinateur lorsque vous souhaitez enregistrer une voix ou d’autres

sons sur le disque dur. Il peut également être utilisé par des logiciels

de reconnaissance vocale.

Remarque : Si, pendant l’enregistrement, vous percevez des

interférences ou un effet Larsen dans le haut-parleur,

réduisez le volume d’enregistrement du micro (gain).

Chapitre 3. Utilisation de l’ordinateur 17

Page 34

Connecteur manette de jeux/MIDI (sur certains modèles) :

Ce port sert à connecter une manette utilisable pour des jeux ou un

périphérique MIDI assurant l’interface avec du matériel de production

numérique de musique et de son.

Utilisation des disquettes

L’unité de disquette de l’ordinateur accueille des disquettes 3 pouces 1/2.

Les informations qui suivent vous aideront à utiliser ces disquettes.

Manipulation et stockage des disquettes

La disquette abrite un disque souple recouvert d’un revêtement magnétique.

Ce disque peut être endommagé par la chaleur, la poussière, un champ

magnétique, voire des traces de doigt. Conformez-vous aux instructions qui

suivent pour manipuler et stocker les disquettes :

v Les données sont stockées sur la surface magnétique de la disquette. Cette

surface est protégée par un boîtier plastique. Si le boîtier est endommagé,

n’utilisez pas la disquette. Une disquette endommagée peut en effet abîmer

l’unité de disquette.

v Une glissière de protection située sur le dessus du boîtier de la disquette

3 pouces 1/2 recouvre en partie la surface magnétique. L’unité de disquette

déplace cette glissière pour pouvoir lire ou écrire des informations sur la

disquette. Ne déplacez pas cette glissière car les traces de doigt et la poussière

peuvent entraîner la perte de données.

v Ne touchez jamais le disque magnétique.

v Eloignez les disquettes des aimants ou des appareils qui produisent un

champ magnétique important, tels que les moteurs électriques ou les

générateurs. Les disquettes sont sensibles aux aimants situés dans les postes

de télévision, les téléphones, les enceintes de chaîne hi-fi, etc. Un champ

magnétique peut effacer toutes les données se trouvant sur vos disquettes.

Ne placez pas de disquettes sur l’écran et n’utilisez pas d’aimants pour fixer

des notes à l’ordinateur.

v Ne stockez pas les disquettes dans des endroits exposés à des températures

extrêmes ou en plein soleil. Les disquettes 3 pouces 1/2 supportent des

températures allant de 4 à 53° C. Conservez vos disquettes à l’abri de la

chaleur. En effet, le boîtier plastique peut fondre, ce qui, bien évidemment,

endommagerait la disquette.

Insertion et retrait des disquettes

Pour insérer une disquette 3 pouces 1/2, tenez-la avec la face portant

l’étiquette vers le haut, la glissière de protection vers l’avant. Poussez la

disquette dans l’unité jusqu’à ce qu’elle s’enclenche.

18 Guide d’utilisation

Page 35

Pour retirer la disquette, appuyez sur le bouton d’éjection et tirez-la hors de

l’unité.N’enlevez pas la disquette lorsque le voyant d’utilisation est allumé.

Utilisation de l’unité de CD-ROM

Certains modèles sont équipésd’une unité de CD-ROM préinstallée. Cette

unité peut restituer ou lire les informations à partir d’un CD, mais elle ne peut

pas y inscrire de données. L’unité de CD-ROM prend en charge des CD de

12 cm conformes aux normes de l’industrie.

Lorsque vous utilisez une unité de CD-ROM, conformez-vous aux règles

d’utilisation suivantes :

v Ne posez pas l’unité :

– en un endroit exposéàdes températures extrêmes

– en un endroit exposéàl’humidité

– en un endroit exposéàla poussière

– en un endroit exposé aux vibrations ou aux chocs

– sur une surface inclinée

– en un endroit exposéàla lumière directe

v N’y insérez pas d’autre objet qu’un CD.

v Avant de déplacer l’ordinateur, retirez tout CD inséré dans l’unité.

Manipulation d’un CD

Lorsque vous manipulez un CD, conformez-vous aux règles d’utilisation

suivantes :

v Tenez le CD par la tranche. Ne touchez pas la face du CD qui n’est pas

imprimée.

v Pour effacer la poussière ou des traces de doigt, utilisez un chiffon doux et

propre pour essuyer le CD en partant du centre vers les bords. N’effectuez

pas de mouvements circulaires lorsque vous essuyez le CD. Vous pourriez

perdre des données.

v N’écrivez pas sur le CD et ne collez rien dessus.

v Ne rayez pas la surface du CD.

v Ne stockez pas ou n’exposez pas le CD à la lumière directe.

v N’utilisez pas de benzène, de diluants ou d’autres agents nettoyants sur le

CD.

v Evitez de laisser tomber le CD ou de le plier.

Chapitre 3. Utilisation de l’ordinateur 19

Page 36

Chargement d’un CD

Pour charger un CD dans son unité :

1. Appuyez sur le bouton d’éjection. Le plateau s’extrait automatiquement.

N’essayez pas de l’extraire en tirant dessus.

Remarque : Si votre ordinateur est de type SFF (boîtier de petit format), le

plateau du CD-ROM ne sort que partiellement de l’unité.

Tirez-le manuellement pour l’extraire complètement.

2. Placez le CD sur le plateau, face imprimée vers le haut.

Remarque : Si votre ordinateur est de type SFF (boîtier de petit format),

appuyez sur le CD jusqu’à ce qu’il s’encastre (vous entendez

un déclic) et qu’il soit maintenu par les supports à ressorts.

3. Appuyez de nouveau sur le bouton d’éjection du plateau pour remettre ce

dernier en place ou poussez-le délicatement. Une fois le plateau fermé,le

voyant d’utilisation situé sur la partie avant de l’unité s’allume.

4. Pour éjecter le CD, appuyez sur le bouton d’éjection. Lorsque le plateau

sort, retirez délicatement le CD.

5. Appuyez de nouveau sur le bouton d’éjection du plateau pour remettre ce

dernier en place ou poussez-le délicatement.

Remarque : Si le plateau ne s’extrait pas de l’unité lorsque vous appuyez sur

le bouton d’éjection, introduisez l’extrémité d’un trombone dans

l’encoche d’éjection d’urgence située sur le devant de l’unité de

CD-ROM.

Utilisation de la souris IBM ScrollPoint II

Certains modèles sont livrés avec une souris IBM ScrollPoint II. La souris

ScrollPoint II comporte les boutons de contrôle suivants :

20 Guide d’utilisation

Page 37

1Bouton principal :

Ce bouton permet de sélectionner ou de lancer un programme ou une

option de menu.

2Bouton de défilement rapide ou automatique :

Ce bouton permet d’utiliser la souris en mode défilement automatique.

Dans ce mode, c’est le mouvement de la souris qui contrôle le sens et

la vitesse du défilement. Pour quitter le mode défilement

automatique, cliquez sur l’un des boutons de la souris.

3Bouton d’affichage des menus contextuels :

Ce bouton permet d’afficher le menu contextuel du programme, de

l’icône ou de l’objet actif.

4Mini-stick :

Il permet de contrôler le défilement effectué par la souris. Il est

sensible à la pression. La direction dans laquelle vous appuyez

détermine la direction du défilement. Le degré de la pression définit

la vitesse du défilement.

Ces boutons sont contrôlés par le pilote IBM ScrollPoint II. Ce pilote est

installé sur les ordinateurs équipés de logiciels préinstallés. Mais il est possible

de se le procurer sur le Web, à l’adresse suivante :

http://www.ibm.com/pc/support/ .

Mise à jour des programmes système

Les programmes système représentent la couche de base des logiciels intégrés à

votre ordinateur. Ils comprennent le POST (Power-On Self-Test), le BIOS (Basic

Input/Output System) et l’utilitaire de configuration. Le POST est composé de

tests et de procédures exécutés à chaque mise sous tension de l’ordinateur. Le

BIOS, quant à lui, se compose d’une couche logicielle qui traduit les

instructions provenant des autres couches logicielles en signaux électriques

interprétables par la partie matérielle de l’ordinateur. L’utilitaire de

configuration permet de visualiser et de modifier les paramètres de

configuration de l’ordinateur.

La carte principale de votre système est dotéed’un module EEPROM (mémoire

morte effaçable et programmable électriquement, également appelée mémoire flash).

Vous pouvez facilement mettre à jour le POST, le BIOS et l’utilitaire de

configuration en démarrant votre ordinateur à l’aide d’une disquette de mise à

jour flash ou de la fonction Administration à distance, si celle-ci est activée.

Pour plus d’informations, reportez-vous à la section «Définition de

l’administration à distance»àla page 36.

Chapitre 3. Utilisation de l’ordinateur 21

Page 38

Il peut arriver qu’IBM apporte des modifications aux programmes système. Les

mises à jour sont disponibles sous forme de fichiers téléchargeables sur le site

Web ou sur le BBS IBM PC (reportez-vous au «Chapitre 7. Assistance

techniqueȈla page 107). Un fichier README inclus dans les fichiers de mise

à jour contient les instructions d’utilisation des mises à jour.

Pour mettre à niveau les programmes système (pour flasher l’EEPROM) :

1. Insérez une disquette de mise à niveau des programmes système dans

l’unité de disquette. Les mises à niveau des programmes système sont

disponibles sur le Web, à l’adresse suivante :

http://www.ibm.com/pc/support/ .

2. Mettez l’ordinateur sous tension. S’il est déjà sous tension, vous devez dans

un premier temps le mettre hors tension et le rallumer. La mise à niveau

commence.

Utilisation des outils de gestion du système

Cette section décrit les fonctions qui permettent à l’administrateur réseau ou

au serveur de fichiers de gérer et de contrôler votre ordinateur à distance. Pour

plus d’informations sur la gestion du système, reportez-vous au manuel

Understanding Your Computer (disponible sur le Web, à l’adresse suivante :

http://www.ibm.com/pc/support/ sur le site Web d’IBM).

Les outils de gestion universelle IBM rationalisent et automatisent les tâches de

gestion et de maintenance des PC, telles que le suivi et le déploiement des

ressources. Ces outils à la pointe de la technologie sont fournis gratuitement

aux utilisateurs de PC IBM, ce qui permet de réduire le coût total de

possession de votre réseau d’ordinateurs, et de concentrer les ressources vitales

de l’entreprise sur les activités essentielles.

Wake on LAN

La fonction Wake on LAN requiert une carte réseau Wake on LAN. Elle permet

à un administrateur réseau de mettre votre ordinateur sous tension à partir

d’un site éloigné. Utilisée avec un logiciel de gestion de réseau, tel que

Netfinity Manager (disponible sur le CD Sélection de logiciels), cette option

permet d’effectuer à distance de nombreuses opérations sur votre ordinateur

(transfert de données, mise à jour de logiciels, du POST ou du BIOS). Pour

plus d’informations, reportez-vous à la documentation qui accompagne votre

carte Ethernet.

Remarque : Si le cordon d’alimentation de l’ordinateur est raccordéàun

dispositif de protection contre les surcharges, veillez à utiliser

l’interrupteur d’alimentation et non celui du dispositif pour mettre

l’ordinateur hors tension. Sinon, la fonction Wake on LAN ne

fonctionnera pas.

22 Guide d’utilisation

Page 39

Fonctions RPL ou DHCP

Si votre ordinateur est livré avec une carte Ethernet, les fonctions RPL (Remote

Program Load) ou DHCP (Dynamic Host Configuration Protocol) permettent à

l’administrateur réseau de contrôler votre ordinateur à distance. Si vous

associez RPL à un logiciel tel qu’IBM LANClient Control Manager, vous

pouvez utiliser une fonction appelée RPL hybride, qui installe des images (ou

fichiers) hybrides sur le disque dur. Par la suite, chaque fois que l’ordinateur

est démarréàpartir du réseau, LANClient Control Manager le reconnaît

comme client RPL hybride et un programme d’amorce est téléchargé sur le

disque dur de l’ordinateur. La fonction RPL hybride évite le trafic réseau

associéàun RPL standard.

Administration à distance

Cette fonction peut être utilisée par un administrateur réseau pour, à distance,

mettre à niveau le POST et le BIOS de votre ordinateur. Un logiciel de gestion

de réseau, tel que LANClient Control Manager, est requis pour pouvoir

bénéficier de cette fonction. Pour des informations sur la configuration,

reportez-vous à la section «Définition de l’administration à distance»àla

page 36.

LANClient Control Manager (LCCM)

LANClient Control Manager (LCCM) est un programme graphique basé sur un

serveur qui facilite le déploiement système en permettant l’installation

automatique de systèmes d’exploitation, d’images de logiciels complètes, de

pilotes de périphériques et de mises à niveau du BIOS. Utilisé avec la fonction

Wake on LAN, le programme LCCM peut lancer votre système à distance,

même si ce dernier est hors tension, ce qui signifie que tout ceci peut-être

effectué lorsque votre système n’est pas utilisé. Si vous avez acheté un PC IBM,

vous pouvez télécharger le programme LCCM sans frais supplémentaires

(hormis le coût de la connexion).

Pour plus d’informations ou pour télécharger ce logiciel, accédez au site Web

IBM, à l’adresse suivante : http://www.ibm.com/pc/us/desktop/lccm .

System Migration Assistant (SMA)

System Migration Assistant (SMA) fournit une fonctionnalité proche de celle

d’un assistant pour aider les administrateurs à transférer à distance les

configurations, les paramètres de profil, les pilotes d’imprimante et les fichiers

d’un PC IBM ou autre vers des systèmes pris en charge par IBM. Si vous avez

acheté un ordinateur IBM, vous pouvez télécharger le programme SMA sans

frais supplémentaires (hormis le coût de la connexion).

Pour plus d’informations ou pour télécharger ce logiciel, accédez au site Web

http://www.ibm.com/pc/us/software/sysmgmt/products/sma.

Chapitre 3. Utilisation de l’ordinateur 23

Page 40

Desktop Management Interface

L’interface DMI (Desktop Management Interface) permet de collecter des

informations relatives au matériel et aux logiciels de votre ordinateur. En

environnement réseau, les administrateurs réseau peuvent utiliser DMI pour

gérer et contrôler votre ordinateur à distance.

Fonctions de sécurité

Pour empêcher l’utilisation de votre ordinateur par des personnes non

autorisées, des fonctions anti-intrusion et d’autres fonctions de sécurisation

sont livrées avec votre ordinateur.

Fonctions anti-intrusion

Les fonctions anti-intrusion d’IBM offrent une protection contre le vol de

composants de l’ordinateur, comme le microprocesseur, les modules mémoire

ou les unités.

Certains modèles comportent un verrou qui empêche le retrait du carter. Deux

clés identiques sont également fournies. Le numéro de série des cléset

l’adresse de leur fabricant sont inscrits sur une étiquette attachée aux clés.

Certains modèles sont équipésd’un détecteur anti-intrusion installéà

l’intérieur du châssis. Vous pouvez programmer ce détecteur pour que

l’administrateur système soit alerté chaque fois que l’on enlève le carter de

l’ordinateur. Ce détecteur est activé une fois que vous avez défini un mot de

passe administrateur dans l’utilitaire de configuration. Dans ce cas, si le carter

est enlevé alors qu’un mot de passe a été défini, un message d’erreur du POST

(176) s’affiche à la prochaine mise sous tension de l’ordinateur. Pour que

l’ordinateur puisse démarrer, l’on doit entrer le mot de passe administrateur

correct. Pour plus d’informations sur la définition de mots de passe,

reportez-vous à la section «Utilisation des mots de passe»àla page 36.

Protection des composants

Votre ordinateur est équipé de composants dont le numéro de série peut être

enregistré auprès de sociétésdesécurité tierces. Il est d’ailleurs possible

d’enregistrer la totalité du système. L’enregistrement des composants de votre

ordinateur accroît vos chances de les identifier s’ils sont retrouvés après un vol.

Pour plus d’informations sur l’enregistrement des composants, connectez-vous

à la page Web http://www.ibm.com/pc/us/desktop/assetid/.

24 Guide d’utilisation

Page 41

Technologie Asset ID

Sur certains modèles, IBM permet la prise en charge d’Asset ID2. Asset ID offre

la possibilité d’accéder, à l’aide d’un scanner portable de radiofréquences, aux

informations stockées dans le module EEPROM de la carte principale.

L’EEPROM Asset ID contient des informations préenregistrées concernant le

système, notamment sa configuration et les numérosdesérie des composants

clés. Elle inclut également un certain nombre de zones vides que vous pouvez

compléter à votre choix. L’Asset ID peut être scannée à une courte distance.

Pour cela, il n’est pas nécessaire de retirer le carter de l’ordinateur, ni même

l’ordinateur de son emballage. Ce type de suivi sans fil autorise les

déploiements rapides et un meilleur contrôle des parcs installés. Les

informations Asset ID sont également accessibles via UMS (Universal

Management Services).

Pour des informations actualisées sur la sécurisation de votre ordinateur,

consultez la page du support IBM à l’adresse

http://www.ibm.com/pc/us/desktop/assetid/.

Vous pouvez vérifier avec l’utilitaire de configuration si votre ordinateur

dispose des fonctionnalités Asset ID. Pour savoir comment lancer l’utilitaire de

configuration, reportez-vous à la section «Lancement et emploi de l’utilitaire de

configuration»àla page 31. Si votre ordinateur dispose des fonctionnalités

Asset ID, reportez-vous à la section «Utilisation de la sécurité avancée»àla

page 33, pour savoir comment activer Asset ID.

Solutions IBM de sécurité

Les solutions IBM de sécurité préservent la sécurité des transactions effectuées

dans le cadre du commerce électronique. Elles comprennent :

v un processeur intégré de sécurité qui vous procure toutes les fonctionnalités

d’une carte SMART sans en payer le prix (sur certains modèles uniquement)

v une prise en charge avancéedelasécurité

v le gestionnaire d’authentification qui permet de gérer les droits d’accès aux

composants du système

Les caractéristiques énumérées plus haut ne concernent pas tous les modèles.

Protection des données

Un grand nombre de causes peuvent provoquer la perte des données de votre

disque dur : violations de la sécurité, virus, pannes, tout cela peut entraîner la

2. Asset ID permet à votre ordinateur personnel d’être scanné par divers émetteurs de

radiofréquences fournis par des sociétésindépendantes. Asset ID doit être utilisé uniquement avec

un équipement radiofréquence conforme aux normes ANSI/IEEE C95.1 1991 RF relatives aux

limites de radiation.

Chapitre 3. Utilisation de l’ordinateur

25

Page 42

destruction de vos fichiers. Pour vous protéger contre la perte de vos données,

IBM a intégréàvotre ordinateur un certain nombre de fonctionnalitésde

sauvegarde.

Unité de disque dur SMART

Votre ordinateur est équipé en standard d’une unité de disque dur SMART

(Self-Monitoring, Analysis, and Reporting Technology) qui permet de signaler

les risques de pannes disque. Si une erreur est détectée, un message

d’avertissement de type DMI apparaît sur l’écran de l’ordinateur, et si ce

dernier fait partie d’un réseau, sur une console administrateur. La détection

d’une erreur permet de sauvegarder les données du disque dur et de

remplacer l’unité.

SMART Reaction

Les possesseurs d’ordinateurs NetVista IBM disposent du logiciel SMART

Reaction qui fait partie d’un package appelé Universal Management Services.

SMART Reaction est un outil d’aide à la sauvegarde des données importantes.

C’est une application client/serveur qui aide utilisateurs et administrateurs à

réagir efficacement aux alertes émises par l’unité de disque dur SMART. Il est

possible de le télécharger depuis l’adresse suivante :

http://www.ibm.com/pc/support/.

Protection contre les virus

Il est possible d’activer dans l’utilitaire de configuration la protection antivirus

de l’ordinateur. Norton AntiVirus pour IBM figure sur le CD Sélection de

logiciels.

Sécurité avancée

Certains modèles comportent une fonctionnalité de sécurité avancée qui

apporte une protection supplémentaire au mot de passe administrateur et aux

paramètres de la séquence de démarrage. Lorsque vous activez cette fonction,

le mot de passe administrateur et la séquence de démarrage sont stockés dans

un module EEPROM sécurisé,rémanent et hautement protégé, distinct de la

mémoire CMOS et du module EEPROM qui contient les programmes système.

Ainsi, le mot de passe administrateur et la séquence de démarrage resteront

intacts même en cas de défaillance de la pile ou de retrait de cette dernière.

Pour plus d’informations, reportez-vous à la section «Utilisation de la sécurité

avancée»àla page 33.

Verrouillage du clavier

Il est possible de désactiver le clavier pour rendre son utilisation impossible. Si

vous définissez un mot de passe à la mise sous tension, le clavier se verrouille

à la mise sous tension de l’ordinateur. Vous devez entrer le mot de passe

approprié pour déverrouiller le clavier. Vous pouvez activer à partir de

l’utilitaire de configuration la fonction de mot de passe à la mise sous tension

de l’ordinateur. Reportez-vous à la section «Utilisation d’un mot de passe à la

mise sous tensionȈla page 36.

26 Guide d’utilisation

Page 43

Remarque : Un clavier USB sera en état de fonctionner malgré le mot de passe

de verrouillage.

Certains systèmes d’exploitation sont dotésd’une fonction de verrouillage du

clavier et de la souris. Pour plus d’informations, reportez-vous à la

documentation de votre système d’exploitation.

Arrêtdel’ordinateur

Lorsque vous souhaitez mettre l’ordinateur hors tension, conformez-vous à la

procédure normale d’arrêt du système afin d’éviter de perdre des données non

sauvegardées ou d’endommager les logiciels. Pour plus de détails,

reportez-vous à la documentation de votre système d’exploitation.

Entretien de l’ordinateur

La présente section contient les instructions relatives à la manipulation et à

l’entretien de l’ordinateur.

Précautions élémentaires

Voici quelques précautions élémentaires à respecter pour le bon

fonctionnement de l’ordinateur :

v Placez l’ordinateur dans un endroit sec et propre, sur une surface plane et

solide.

v Ne posez rien au-dessus de l’écran. N’obturez pas les grilles d’aération de

l’ordinateur et de l’écran sous peine de surchauffe.

v Ne posez pas de nourriture ni de boissons à proximité de l’ordinateur. Vous

pourriez faire tomber des miettes ou renverser du liquide sur le clavier et la

souris, les rendant inutilisables.

v Evitez d’exposer à l’eau les interrupteurs d’alimentation et autres boutons de

contrôle. L’humidité peut les endommager et provoquer des décharges

électriques.

v Débranchez toujours un cordon d’alimentation par la prise et non par le

cordon.

Nettoyage de l’ordinateur

Il est conseillé de nettoyer régulièrement l’ordinateur de manière à protéger sa

surface et à assurer son bon fonctionnement.

ATTENTION :

Veillez à bien éteindre l’ordinateur et le moniteur avant de les nettoyer.

Chapitre 3. Utilisation de l’ordinateur 27

Page 44

Ordinateur et clavier

Utilisez des produits de nettoyage doux sur un chiffon humide pour nettoyer

les surfaces peintes de l’ordinateur.

Ecran

Ne nettoyez pas l’écran à l’aide de nettoyants abrasifs La surface de l’écran se

raye facilement. Evitez le contact des crayons, stylos et gommes.

Nettoyez l’écran à l’aide d’un chiffon doux et sec ou soufflez dessus pour

enlever les particules de poussière. Puis, utilisez un chiffon doux, humidifié

d’un nettoyant pour vitres liquide et non abrasif.

Souris

Si le déplacement du pointeur à l’écran ne correspond pas à celui de la souris,

il est peut-être nécessaire de nettoyer celle-ci.

Pour ce faire :

1. Mettez l’ordinateur hors tension.

2. Débranchez le cordon de la souris de l’ordinateur.

3. Retournez la souris. Déverrouillez l’anneau de retenue de la bille en le

tournant dans le sens indiqué par la flèche.

4. Retournez de nouveau la souris afin de retirer l’anneau de retenue et la

bille.

5. Lavez la bille à l’eau tiède et savonneuse et essuyez-la soigneusement.

6. Essuyez l’extérieur de la souris et l’anneau de retenue à l’aide d’un chiffon

humide, Essuyez bien les roulettes à l’intérieur de la souris.

7. Remettez en place la boule et l’anneau de retenue. Verrouillez l’anneau de

retenue en le tournant dans le sens opposéàla flèche.

8. Rebranchez le cordon de la souris sur l’ordinateur.

28 Guide d’utilisation

Page 45

Déplacement de l’ordinateur

Avant de déplacer votre ordinateur, prenez les précautions suivantes :

1. Effectuez une copie de sauvegarde des fichiers et des données qui se

trouvent sur le disque dur.

La procédure de sauvegarde peut varier d’un système d’exploitation à

l’autre. Reportez-vous à la documentation de votre système d’exploitation

concernant la sauvegarde de vos logiciels.

2. Retirez tout support des unités (disquettes, CD, bandes et autres).

3. Mettez l’ordinateur hors tension ainsi que tous les périphériques connectés.

Pour éviter d’endommager le disque dur, les têtes de lecture/écriture de ce

dernier sont automatiquement placées sur des zones ne contenant pas de

données.

4. Débranchez tous les cordons d’alimentation des prises de courant.

5. Notez l’emplacement des cordons à l’arrière de l’ordinateur, puis retirez-les.

6. Si vous avez conservé les cartons et les emballages de protection, rangez-y

les unités. Si vous utilisez plusieurs cartons, emballez soigneusement les

unités pour éviter de les endommager.

Chapitre 3. Utilisation de l’ordinateur 29

Page 46

30 Guide d’utilisation

Page 47

Chapitre 4. Utilitaire de configuration

L’utilitaire de configuration est stocké dans la mémoire EEPROM (Electrically

Erasable Programmable Read-Only Memory) de l’ordinateur. Vous pouvez

utiliser ce programme pour visualiser et modifier les paramètres de

configuration de l’ordinateur, quel que soit le système d’exploitation utilisé.

Cependant, les paramètres que vous définirez dans votre système

d’exploitation risquent de remplacer les paramètres correspondants définis

dans l’utilitaire de configuration.

Lancement et emploi de l’utilitaire de configuration

L’utilitaire de configuration risque de se lancer automatiquement lorsque le

POST détecte dans votre configuration actuelle la présence de nouveaux

matériels ou au contraire l’absence de matériels précédemment enregistrés. Un

message POST n° 162 s’affiche. Reportez-vous à la section «Autotest à la mise

sous tension (POST)Ȉla page 77.

Pour lancer l’utilitaire de configuration :

1. Maintenez enfoncée la touche F1 et allumez l’ordinateur. Si ce dernier est

déjà sous tension, arrêtez le système d’exploitation, puis mettez l’ordinateur

hors tension. Attendez que tous les voyants d’utilisation s’éteignent et

remettez l’ordinateur sous tension. Ne relancez pas l’ordinateur en

appuyant sur les touches Ctrl+Alt+Suppr.

2. Si vous n’avez pas défini de mot de passe, le menu de l’utilitaire de

configuration s’affiche. Si vous avez défini un mot de passe, c’est l’invite à

entrer le mot de passe qui s’affiche. Pour plus d’informations,

reportez-vous à la section «Utilisation des mots de passe»àla page 36.

© Copyright IBM Corp. 2000 31

Page 48

Visualisation et modification des paramètres

Il est possible que le menu qui s’affiche sur l’écran de votre ordinateur soit

légèrement différent de celui présenté ci-après, mais les options fonctionnent

de la même façon.

Utilitaire de configuration

Sélectionnez une option :

v Récapitulatif de la configuration du système

v Informations sur le produit

v Unités et ports d’E-S

v Options de lancement

v Dateetheure

v Sécurité du système

v Configuration de deuxième niveau

v Gestion de l’alimentation

Sauvegarde des paramètres

Restauration des paramètres

Chargement des paramètres par défaut

Sortie de l’utilitaire de configuration

Le menu principal de l’utilitaire de configuration répertorie les options qui

permettent d’identifier les éléments de configuration du système. Des symboles

figurent en regard des options du menu de configuration. Le tableau ci-après

explique la signification de ces symboles.

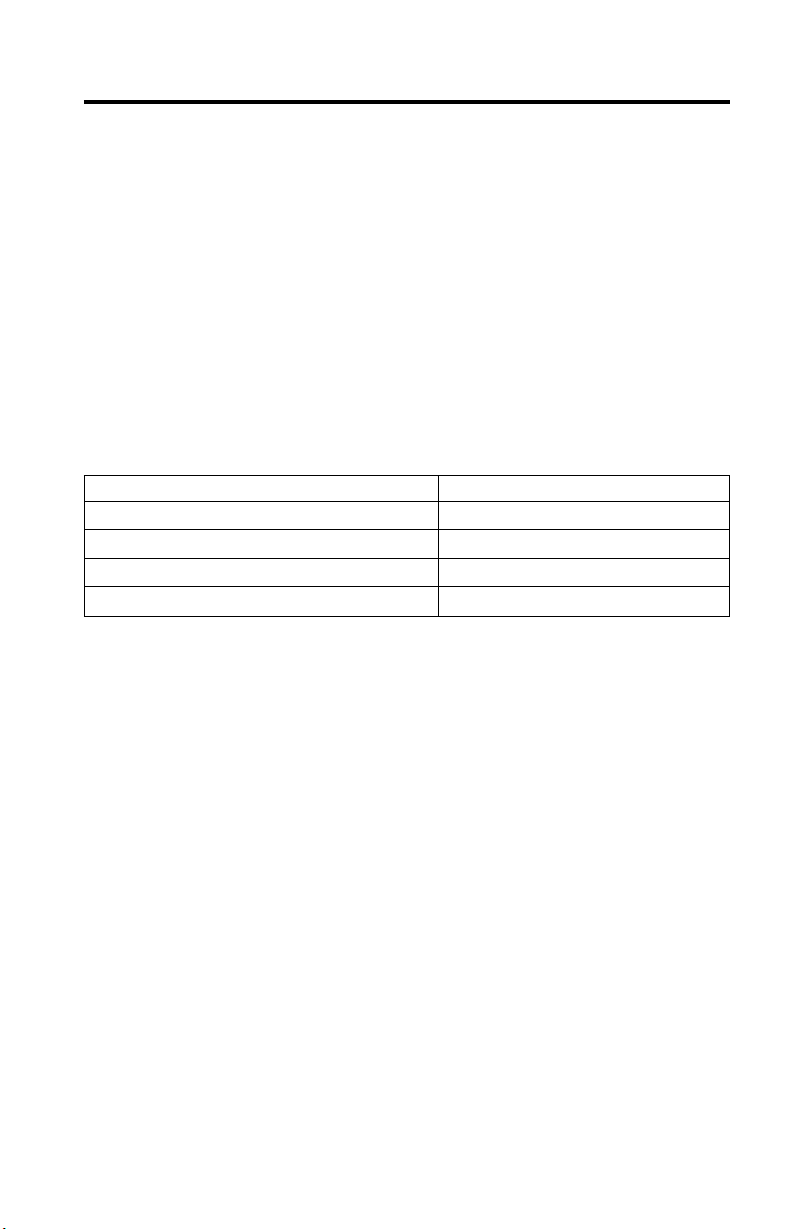

Symbole Explication

v Un menu ou un écran supplémentaires sont accessibles à partir de

Cet élément a été modifié dans la configuration système ou l’utilitaire

* Un conflit a été détecté au niveau des ressources système. Pour que

[ ] Il n’est possible de modifier que les éléments affichés entre crochets

cette option.

de configuration a détecté une erreur et a tenté de la corriger. Il se

peut également qu’un menu supplémentaire soit accessible à partir

d’uneoptiondemenudésignée par un pointeur ().

votre ordinateur fonctionne correctement, vous devez résoudre ce

conflit avant de sortir de l’utilitaire de configuration.

dans les menus de l’utilitaire de configuration.

Utilisez le clavier pour accéder aux options de menu de l’utilitaire de

configuration. Le tableau ci-après indique les touches à utiliser pour exécuter

différentes opérations.

Touches Fonction

↑↓ Utilisez les touches de déplacement vertical du curseur pour passer

d’une option à une autre et mettre en évidence celle que vous

souhaitez.

32 Guide d’utilisation

Page 49

Touches Fonction

←→ Utilisez les touches de déplacement horizontal du curseur pour

Entrée Appuyez sur cette touche pour sélectionner une option de menu mise

Echap Appuyez sur cette touche pour quitter un menu après avoir visualisé

+ Dans certains menus, utilisez cette touche pour augmenter la valeur

− Dans certains menus, utilisez cette touche (signe moins ou trait

0-9 Dans certains menus, utilisez ces touches pour modifier la valeur

F1 Appuyez sur cette touche pour obtenir l’aide associée à une option de

F9 Appuyez sur cette touche pour restaurer la configuration d’origine

F10 Appuyez sur cette touche pour rétablir la valeur par défaut d’une

afficher les options d’un sous-menu et passer d’une option à l’autre.

en évidence.

ou modifié ses paramètres.

numérique d’un paramètre.

d’union) pour diminuer la valeur numérique d’un paramètre.

numérique d’un paramètre.

menu sélectionnée.

d’une option de menu qui avait été modifiée et sauvegardée dans un

premier temps.

option de menu sélectionnée.

Remarque : Les touches actives s’affichent au bas de chaque écran ; les

touches décrites ci-dessus ne sont pas toutes actives dans chaque

menu.

Sortie de l’utilitaire de configuration

Après avoir visualisé ou modifié les paramètres, appuyez sur Echap pour

revenir au menu principal. Il est possible que, selon l’endroit où vous vous

trouvez dans le programme, vous deviez appuyer plusieurs fois sur Echap

pour revenir au menu principal. Si vous voulez enregistrer les modifications ou

les paramètres, sélectionnez l’option d’enregistrement des paramètres avant de

sortir. Sinon, les modifications ne seront pas prises en compte.

Utilisation de la sécurité du système

Le menu Sécurité du système vous permet de personnaliser les fonctionnalités

liées à la sécurité de votre ordinateur. Ces fonctionnalités sont les suivantes :

Sécurité avancée, Profil de sécurité par unité, Administration à distance, Mot

de passe à la mise sous tension et Mot de passe administrateur.

Utilisation de la sécurité avancée

Certains modèles prennent en charge la sécurité avancée. Vous pouvez

uniquement activer ou désactiver la sécurité avancée lorsque vous mettez à

niveau des programmes système.

Chapitre 4. Utilitaire de configuration 33

Page 50

Si la sécurité avancée est activée, mais que vous n’avez pas défini de mot de