Page 1

SIECIOWA NAGRYWARKA WIDEO

Instrukcja obsługi

XRN-410S/810S

Page 2

Sieciowa Nagrywarka Wideo

Instrukcja obsługi

Prawa auto rskie

Hanwha Techwin

©2017

Znaki towarowe

Wszystkie znaki handlowe wymienione w niniejsz ym dokumencie są zastrzeżone. Nazwa niniejszego produk tu i inne znaki handlowe w ymienione w

niniejszym podręc zniku są zastrzeżonymi znakami handlowymi odpowie dnich właścicieli.

Ograniczenia

Prawa autorsk ie do tego dokumentu są zas trzeżone. Kopiowanie, rozpowszechnianie lub mody kowanie treści niniejszego dokumentu, częściowo

lub w całości, b ez formalnego zezwolenia, jest z abronione.

Wyłączenie odpowiedzialności

Hanwha Techwin

Firma

formalnych gwarancji. Uży tkownik bierze pełną odpowie dzialność za stosowanie tego dokumentu i w ynikłe rezultat y. Firma

zastrzega sobie prawo do zmiany treści tego dokumentu be z uprzedzenia.

Konstrukcja i dane techniczne urządzenia mogą ulec zmianie bez powiadomienia.

Począt kowym ID adminis tratora jest „admi n” a hasło powinno z ostać ustawione p odczas pier wszego logowan ia.

Hasło na leży zmieniać co t rzy miesiące, aby z apewnić ochron ę danych osobowych i z apobiec szkod om wynikając ym z kradzieży

informacji.

Proszę pa miętać, że odpow iedzialność za b ezpieczeńs two i wszelkie sz kody wynikają ce z brakiem dbało ści o hasło ponosi

użytkownik.

Co., Ltd. Wsze lkie prawa zas trzeżone.

przedsięw zięła wszelkie w ysiłki, aby zapewni ć spójność i poprawność t reści niniejszej publikacji, ale nie zapewnia

Hanwha Techwin

Page 3

informacje ogólne

WAŻNE ZALECENIA DOTYCZĄCE BEZPIECZEŃSTWA

Przed rozpocząciem eksploatacji urządzenia należy uważnie przeczytać niniejsze instrukcje dotyczące obsługi.

Należy przestrzegać poniższych instrukcji bezpieczeństwa.

Niniejszą instrukcję obsługi należy zachować do użycia w przyszłości.

1) Przeczytać tę instrukcję.

2) Zachować instrukcję.

3) Zwrócić uwagę na wszystkie ostrzeżenia.

4) Przestrzegać wszystkich instrukcji.

5) Nie używać urządzenia w pobliżu wody.

6) Zabrudzoną powierzchnię produktu wyczyść miękką, suchą szmatką lub wilgotną szmatką.

(Nie używaj żadnych detergentów ani produktów kosmetycznych zawierających alkohol, rozpuszczalniki,

surfaktanty lub substancje oleiste, ponieważ mogą one spowodować odkształcenie lub uszkodzenie

produktu).

7) Nie zasłaniać otworów wentylacyjnych; zamontować zgodnie z instrukcjami producenta.

8) Nie montować w pobliżu źródeł ciepła, takich jak grzejniki, promienniki, piece lub inne urządzenia (również

wzmacniacze) wytwarzające ciepło.

9) W żadnym wypadku nie próbować obchodzić zabezpieczeń konstrukcyjnych wtyczki i gniazda z bolcem

uziemiającym. Wtyczka ma dwa bolce i otwór na bolec uziemiającym. Bolec uziemiający chroni przed

porażeniem prądem elektrycznym. W celu zapewnienia bezpieczeństwa urządzenie wyposażono we

wtyczką ze stykiem uziemiającym. Jeśli wtyczka dołączona do urządzenia nie pasuje do gniazdka, należy

zwrócić się do elektryka celem wymiany przestarzałego gniazdka ściennego.

10) Zabezpieczyć przewód sieciowy, tak aby nie być przydeptywany ani ściskany; szczególną uwagę należy

zwrócić na wtyczki, rozgałęźniki i miejsce, w których przewód wychodzi z urządzenia.

11) Używać wyłącznie elementów wyposażenia/akcesoriów zalecanych przez producenta.

12) Urządzenie umieszczać tylko na wózku, stojaku, trójnogu, półce lub stole zalecanym

przez producenta lub sprzedawanym razem z urządzeniem. W przypadku użycia

wózka podczas przemieszczania zestawu wózekurządzenie należy zachować

ostrożność, aby uniknąć obrażeń spowodowanych jego wywróceniem.

13) W czasie burzy z wyładowaniami atmosferycznymi lub w przypadku nieużywania

urządzenia przez dłuższy czas należy odłączyć urządzenie od zasilania.

14) Wszelkie czynności serwisowe należy powierzyć wykwalifikowanym pracownikom

serwisu.

W przypadku uszkodzenia urządzenia w jakikolwiek sposób, np. w razie uszkodzenia przewodu

zasilającego lub wtyczki, rozlania płynu lub upadku przedmiotów na urządzenie, wystawiania urządzenia

na działanie deszczu lub wilgoci, nieprawidłowości w działaniu lub upadku urządzenia, należy oddać

urządzenie do serwisu.

PRZED ROZPOCZĘCIEM

Niniejszy podręcznik zapewnia informacje o obsłudze wymagane przy użytkowaniu urządzenia i zawiera opis każdego

elementu składowego, jego funkcji oraz menu lub ustawień sieciowych.

Należy pamiętać o następujących uwagach :

• Prawa autorskie do niniejszego podręcznika należą do firmy Hanwha Techwin.

• Nie można kopiować niniejszego podrêcznika bez wcześniejszej pisemnej zgody firmy Hanwha Techwin.

• Nie ponosimy odpowiedzialności za żadne uszkodzenia produktu spowodowane użyciem niestandardowych

produktów lub naruszeniem instrukcji zawartych w niniejszym podręczniku.

• Jeśli konieczne jest otwarcie obudowy systemu w celu sprawdzenia źródła problemu, należy skonsultować się ze

specjalistą ze sklepu, w którym nabyto produkt.

• Przed dodaniem napędu dysków twardych lub zewnętrznego urządzenia pamięci masowej (pamięci USB,

twardego dysku USB) należy sprawdzić, czy są zgodne z tym urządzeniem. Aby uzyskać listę kompatybilności,

skontaktuj się z punktem sprzedaży.

Ostrzeżenie

Akumulator

Wymiana akumulatora w produkcie na niewłaściwy może doprowadzić do eksplozji. Z tego względu należy

użyć tego samego typu akumulatora, co używany w produkcie.

Poniżej znajduje się specyfikacja akumulatora używanego obecnie.

• Napięcie normalne : 3V

• Pojemność normalna : 210m Ah

• Standardowe obciążenie ciągłe : 0,4 mA

• Temperatura pracy : -20°C ~ +60°C (-4°F ~ +140°F)

Uwaga

Wyłączenie systemu

Wyłączenie zasilania w czasie pracy produktu lub wykonanie niedozwolonych czynności, może doprowadzić

do uszkodzenia dysku twardego lub produktu. Może to również spowodować nieprawidłowe działanie

twardego dysku przy korzystaniu z tego produktu.

Aby zapewnić bezpieczeństwo podczas procesu wyłączania systemu, naciśnij przycisk <OK> znajdujący się w

wyskakującym okienku wyłączania systemu, a następnie odłącz przewód zasilania.

Użytkownik może zainstalować system UPS w celu zapewnienia bezpiecznej pracy i uniknięcia strat

spowodowanych przez nieoczekiwaną awarię zasilania. (Aby uzyskać odpowiedzi na pytania dotyczące

systemu UPS, należy skontaktować się ze sprzedawcą.)

• Podłącz przewód zasilający do uziemionego gniazdka elektrycznego.

• Wtyczka sieci zasilającej stosowana jest jako urządzenie rozłączające, dlatego powinna być łatwo dostępna

przez cały czas.

• Baterii nie należy wystawiać na działanie zbyt wysokiej temperatury, np. promienie słoneczne, ogień itp.

• Zagrożenie wybuchem w przypadku użycia baterii nieprawidłowego typu. Zużyte baterie należy poddawać

utylizacji zgodnie z instrukcjami.

● INFORMACJE OGÓLNE

`

W przypadku nieprawidłowego wyłączenia ponowne uruchomienie może zająć więcej czasu z powodu przywracania danych z

J

twardego dysku w celu poprawnego działania.

Polski _3

Page 4

informacje ogólne

Temperatura pracy

Gwarantowana temperatura pracy niniejszego produktu zawiera się w przedziale od 0°C ~ 40°C (32°F ~ 104°F).

Niniejszy produkt może nie działać prawidłowo, jeśli zostanie uruchomiony po długim okresie braku zasilania w

temperaturze poniżej gwarantowanej.

W przypadku uąycia urządzenia po długim okresie przechowywania w niskiej temperaturze należy umieścić je

przez pewien czas w temperaturze pokojowej, a następnie go uruchomić.

W szczególności dla wbudowanego w produkcie dysku twardego gwarantowana temperatura zawiera się w

zakresie od 5°C ~ 55°C (41°F ~ 131°F). Dysk twardy może nie działać w temperaturze poniżej gwarantowanej.

Gniazdo Ethernet

Ten sprzęt jest przeznaczony do użytku wewnątrz budynków i całe okablowanie komunikacyjne ogranicza się

do wnętrza budynku.

Środki ostrożności dotyczące bezpieczeństwa

Początkowym ID administratora jest „admin” a hasło powinno zostać ustawione podczas pierwszego

logowania.

Hasło należy zmieniać co trzy miesiące, aby zapewnić ochronę danych osobowych i zapobiec szkodom

wynikającym z kradzieży informacji.

Proszę pamiętać, że odpowiedzialność za bezpieczeństwo i wszelkie szkody wynikające z brakiem dbałości o

hasło ponosi użytkownik.

4_ informacje ogólne

Page 5

SPIS TREŚCI

SZUKAJ I ODTWÓRZ

51 Wyszukiwanie

54 Odtwarzanie

INFORMACJE OGÓLNE

3

INSTALACJA

9

PODŁĄCZANIE INNEGO URZĄDZENIA

12

TRYB NA ŻYWO

14

MENU KONFIGURACJI

26

3 Ważne Zalecenia Dotyczące Bezpieczeństwa

3 Przed Rozpoczęciem

5 Spis Treści

6 Funkcje

7 Nazwy części i ich funkcje (Przód)

7 Nazwy części i ich funkcje (Tył)

8 Pilot

9 Sprawdzanie stanowiska montażowego

9 Montaż w regale

9 Dodawanie Dysku Twardego

12 Podłączanie do urządzenia zewnętrznego

12 Podłączanie urządzenia USB

12 Podłączanie Wejścia/Wyjścia Alarmu

13 Podłączanie do sieci

14 Uruchamianie

15 Konfiguracja ekranu Na żywo

18 Tryb ekranu Na żywo

20 Zoom

21 Rozkład

21 Status PoE

22 WŁ./WYŁ. audio

22 Zatrzymaj

22 Monitorowanie zdarzeń

22 Przechwyć

23 Zachowanie proporcji ekranu

23 Wyświetlanie tekstu

23 Sterowanie PTZ

25 Tworzenie Kopii Zapasowej

26 Ustawienia systemu

31 Ustawienia urządzenia

41 Ustawienia nagrywania

43 Ustawienia zdarzenia

45 Konfiguracja sieci

51

URUCHAMIANIE PRZEGLĄDARKI WEB

VIEWER

55

PRZEGLĄDARKA NA ŻYWO

57

PRZEGLĄDARKA WYSZUKIWANIA

63

KONFIGURACJA PRZEGLĄDARKI

66

PRZEGLĄDARKA KOPII ZAPASOWYCH

75

DODATEK

77

55 Co to jest przeglądarka?

55 Podłączenie przeglądarki

57 Podgląd na żywo

58 Konfiguracja ekranu na żywo

61 Sterowanie podłączoną kamerą sieciową

63 Podgląd wyszukiwania

66 Podgląd ustawień

75 Przeglądarka Kopii Zapasowych SEC

77 Dane Techniczne Produktu

79 Widok Urządzenia

80 Ustawienie Domyślne

82 Rozwiązywanie Problemów

85 Open Source License Report on the Product

● INFORMACJE OGÓLNE

Polski _5

Page 6

informacje ogólne

FUNKCJE

Niniejsze urządzenie służy do rejestracji danych wideo i audio z kamer sieciowych na twardy dysk i umożliwia

odtwarzanie z twardego dysku.

Zapewnia również środowisko zdalnego monitorowania wideo i audio w sieci za pomocą zdalnego komputera.

• Przyjazny użytkownikowi interfejs

• Obsługuje szeroką gamę rozdzielczości 4K (4096X2160)

• Wyświetla obraz w wysokiej rozdzielczości 4K za pośrednictwem portu HDMI

• Nagrywanie i odtwarzanie obrazu wideo

• Nagrywanie i odtwarzanie dźwięku

• Obsługuje standard ONVIF Profile S oraz protokoły RTP / RTSP

• Wyświetlanie stanu działania dysku dzięki technologii HDD SMART

• Możliwość nadpisywania danych na dysku twardym

• Tworzenie kopii zapasowych za pomocą protokołów USB 2.0, 3.0 i zewnętrznego dysku twardego

• Jednoczesne odtwarzanie 4, 8 kanałów

• Różne tryby wyszukiwania (Czas, zdarzenie, Smart, Ttekst, kopia zapasowa, ARB)

• Obsługa ARB (funkcja konfiguracji dla okresu zapisu poprzez kanał)

• Różne tryby nagrywania (normalny, zdarzenie, nagrywanie zaprogramowane)

• Wejście/wyjście alarmu

• Funkcja zdalnego monitorowania przy użyciu przeglądarki Windows Network Viewer

• Monitorowanie na żywo przy użyciu kamery sieciowej

• Kreator instalacji (Ustawienia ułatwione, Skrócone ustawienia)

• Obsługuje funkcję zdalnego monitorowania smartfona przez obsługę P2P

• Dostarcza alarm o zdarzeniu do smartfona (wysyłanie komunikatów o zdarzeniu w czasie rzeczywistym)

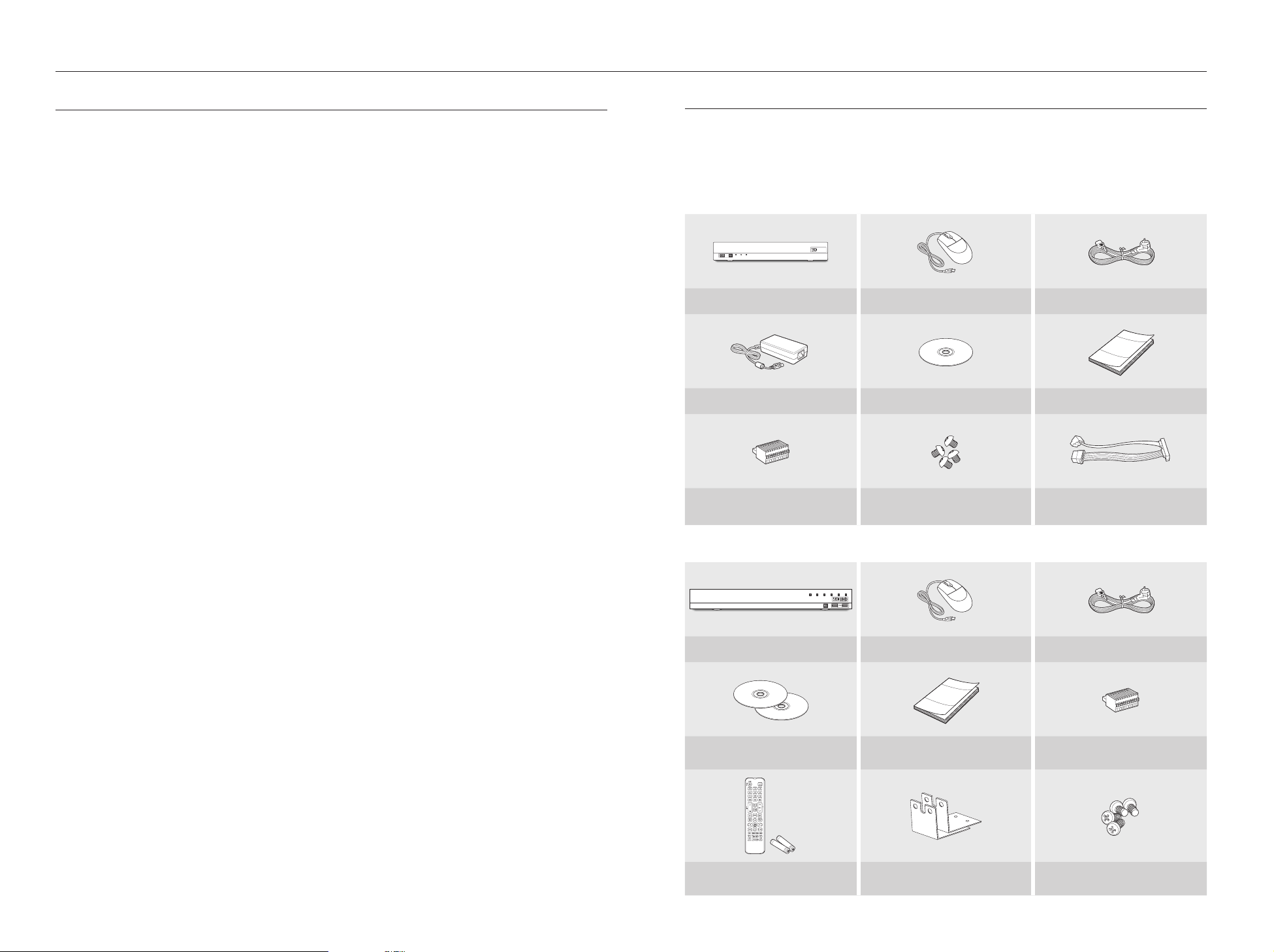

Zawartość zestawu

Produkt należy rozpakować i umieścić na płaskiej powierzchni lub w miejscu, w którym ma zostać

zainstalowany.

Należy sprawdzić, czy w zestawie oprócz urządzenia głównego znajdują się poniższe elementy.

` Kategoria i ilość akcesoriów może różnić się w zależności od regionu sprzedaży.

XRN-410S

USB

XRN-810S

LAN POWER

REC

NVR Mysz Przewód Zasilający

Zasilacz Płyta CD z Oprogramowaniem

Blok zacisku

UHD

Instrukcja obsługi lub

Skrócona instrukcja obsługi

Śruba mocująca dysk twardy

(W przypadku modeli bez zainstalowanego dysku

twardego)

(W przypadku modeli bez zainstalowanego dysku

Przewód zasilający SATA

twardego)

6_ informacje ogólne

DV25

NETWORK VIDEO RECORDER

SRN-475S

NVR Mysz Przewód Zasilający

Płyta CD z Oprogramowaniem

Network Viewer / Instrukcją Obsługi

Pilot /

Bateria Do Pilota (AAA)

REC HDD ALARM

NETWORK BACKUP

POWER

Instrukcja obsługi lub

Skrócona instrukcja obsługi

Blok zacisku

Szyna Śruba do mocowania wspornika

Page 7

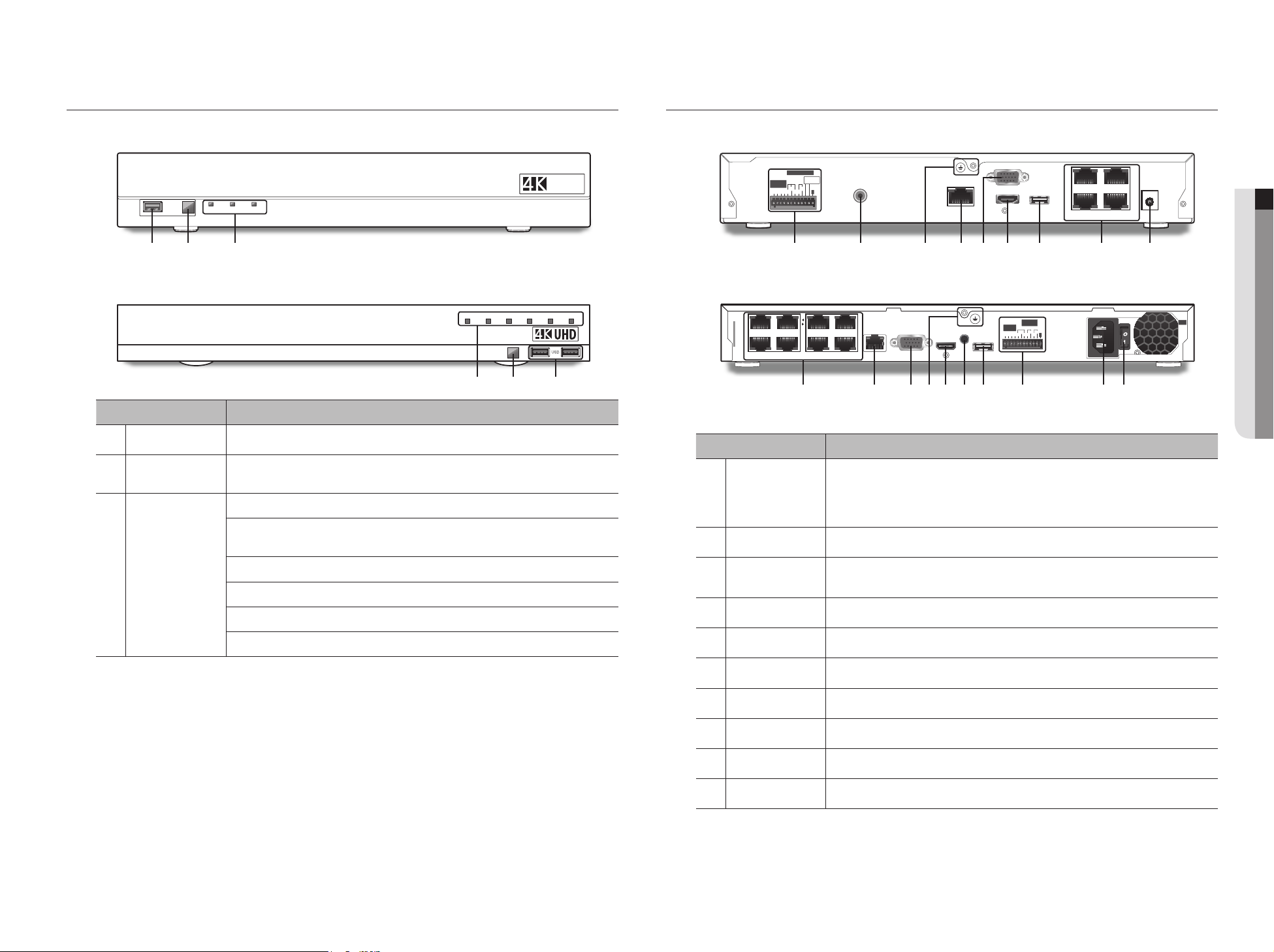

NAZWY CZĘŚCI I ICH FUNKCJE (PRZÓD)

NAZWY CZĘŚCI I ICH FUNKCJE (TYŁ)

XRN-410S

a b c

XRN-810S

NETWORK VIDEO RECORDER

USB

a

Odbiornik sygnałów

b

zdalnego sterowania

USB

DV25

SRN-475S

REC

LAN POWER

Nazwa Funkcja

Służy do podłączania urządzeń USB. (Obsługa technologii USB 2.0)

Odbiera sygnały z pilota.

REC : Zapala się w trakcie nagrywania.

HDD : Wyświetla normalną ścieżkę dostępu do twardego dysku.

Dioda włączy się po uzyskaniu dostępu do dysku twardego. (XRN-810S)

REC HDD ALARM

NETWORK BACKUP

ac b

UHD

POWER

XRN-410S

XRN-810S

1

ALARM

a

AUDIO OUT

b

VGA OUT

HDMI

ALARM

OUT

ALARM

1 2 3

IN

COM COM COM

1 2 3

4

USB

NCNO NO NO

ALARM

IN

1 2 3 4 NO NO

2 4

ALARM OUT

1

2

COM

COM

NO

PoE

CAMERA

3

5

NO

CONNECTION

G

6 8

AUDIO

OUT

7

VIEWER

VGA OUT

VIEWER

AUDIO

OUT

HDMI

Nazwa Funkcja

- ALARM IN : Wejścia alarmu. (1~4 CH)

- ALARM OUT : Wyjścia alarmu.

XRN-410S : 1~2 CH

XRN-810S : 1~3 CH

Wyjście sygnału audio (gniazdo RCA).

1

USB

2

CAMERA

3

DC 54V

4

PoE

● INFORMACJE OGÓLNE

hb d fec g ia

AC 100

G

240~IN

ijh d e fc bg a

c

Wskaźnik LED

ALARM : Zapala się, gdy następuje zdarzenie. (XRN-810S)

NETWORK (LAN) : Wyświetla stan łącza sieciowego oraz przesyłu danych.

BACKUP : Pozostaje WŁĄCZONY, gdy używana jest kopia zapasowa. (XRN-810S)

POWER : Pokazuje stan zasilania Wł./Wył.

Podłączenie

c

uziemienia

VIEWER

d

VGA OUT

e

HDMI

f

USB

g

PoE (CAMERA)

h

Zasilanie

i

Włącznik zasilania

j

Zacisk do podłączenia osobnego przewodu uziemiającego.

` Dodatkowy przewód uziemiający zapewni większe bezpieczeństwo eksploatacji urządzenia.

Port zalecany do nawiązania połączenia z siecią, przeglądarką Web Viewer.

Wyjście sygnału wideo VGA.

Złącze HDMI.

Służy do podłączania urządzeń USB. (Obsługa technologii USB 3.0)

Port zasilania podłączane do kamery.

Zacisk zasilania.

Przełącznik Wł./Wył. zasilania.

Polski _7

Page 8

informacje ogólne

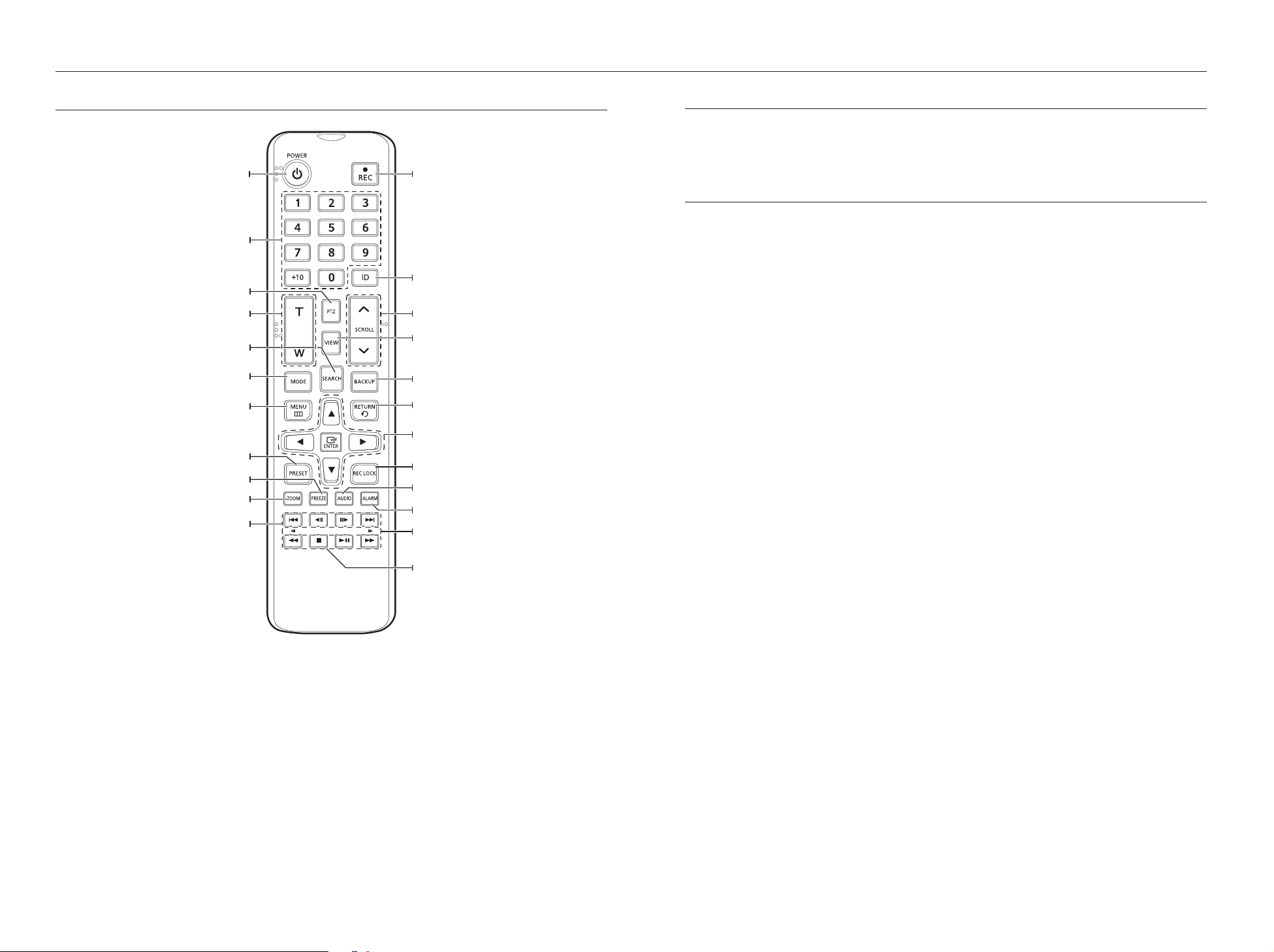

PILOT

Wyświetla ekran podręczny Wyjdź.

Służą jako przyciski do wprowadzania danych

liczbowych lub umożliwiają wyświetlenie pojedynczego

Powoduje wyświetlenie lub zakończenie działania funkcji PTZ.

Powiększa i pomniejsza obraz.

Umożliwia wyświetlenie menu wyszukiwania.

Umożliwia zmianę trybu ekranu.

Powoduje przejście do ekranu menu systemowego.

Wyświetla menu Konf.us.ws.

Powoduje tymczasowe zatrzymanie ekranu.

Runs the digital zoom (x2) function.

Przechodzenie wstecz (o jednostkę czasu),

wolne przewijanie wstecz, wolne przewijanie do przodu

przechodzenie do przodu (o jednostkę czasu

POWER

LICZBY [0~+10]

kanału.

PTZ

T/W

SEARCH

MODE

MENU

PRESET

FREEZE

ZOOM

,

)

REC

Rozpoczyna lub kończy nagrywanie.

ID

Ustawia identyfikator systemu

Wybierz 2 cyfry od 0 ~ 9 naciskając jednocześnie

przycisk ID.

SCROLL ,.

Umożliwia przewijanie menu.

VIEW

Uruchamia funkcję Podgląd w trybie PTZ.

BACKUP

Powoduje wyświetlenie menu Kop. zap.

RETURN

Powoduje powrót do poprzedniego ekranu.

W górę/W dół/W lewo/W prawo (

Przesuwa kursor w górę/w dół/w lewo/w prawo i

uruchamia menu Wyb.

REC LOCK

Powoduje wybranie funkcji blokady nagrywania.

AUDIO

Włącza/wyłącza dźwięk.

ALARM

Anuluje alarm.

Przejdź o jedną klatkę

W trybie wstrzymania powoduje przejście do

poprzedniej/następnej klatki.

FR, STOP, PLAY/PAUSE, FF

$%_ +

)/ENTER

Korzystanie z przycisków numerycznych

1. Naciśnij dowolny przycisk od 1 do 8.

2. Przechodzi do wybranego numeru kanału.

Zmienianie identyfikatora pilota

Identyfikator pilota oraz identyfikator nagrywarki DVR powinny być dopasowane, aby urządzenia działały

prawidłowo.

1. Naciśnij przycisk [ID] na pilocie i sprawdź numer ID wyświetlony na ekranie nagrywarki DVR.

Ustawieniem fabrycznym ID pilota jest 00.

2. Wprowadić 2 cyfry w wybranej kolejności, jednocześnie naciskając przycisk [ID] pilota.

3. Po wprowadzeniu ID ponownie wciśnąć przycisk [ID] pilota aby sprawdzić ustawienie.

` Aby zmienić ID pilota na 08: naciśnąćij kolejno 0 oraz 8 przy jednocześnie wciśniętym przycisku [ID] pilota.

M

Aby zmienić ID urządzenia sterowanego, patrz „Urządzenia sterow. zdalnie”. (Strona 39)

8_ informacje ogólne

Page 9

instalacja

Przed użyciem produktu należy zapoznać się z poniższymi informacjami.

• Produktu nie należy używać na zewnątrz.

• Nie wolno rozlewać wody lub innych płynów na część łączącą produktu.

• Nie należy narażać systemu na działanie nadmiernej siły lub wstrząsów.

• Nie należy na siłę wyciągać wtyczki zasilania.

• Produktu nie wolno samodzielnie rozmontowywać.

• Nie przekraczać znamionowych wartości wejścia/wyjścia.

• Należy stosować wyłącznie atestowane przewody zasilające.

• W przypadku produktów z wejściem uziemiającym należy stosować wtyczkę zasilania z uziemieniem.

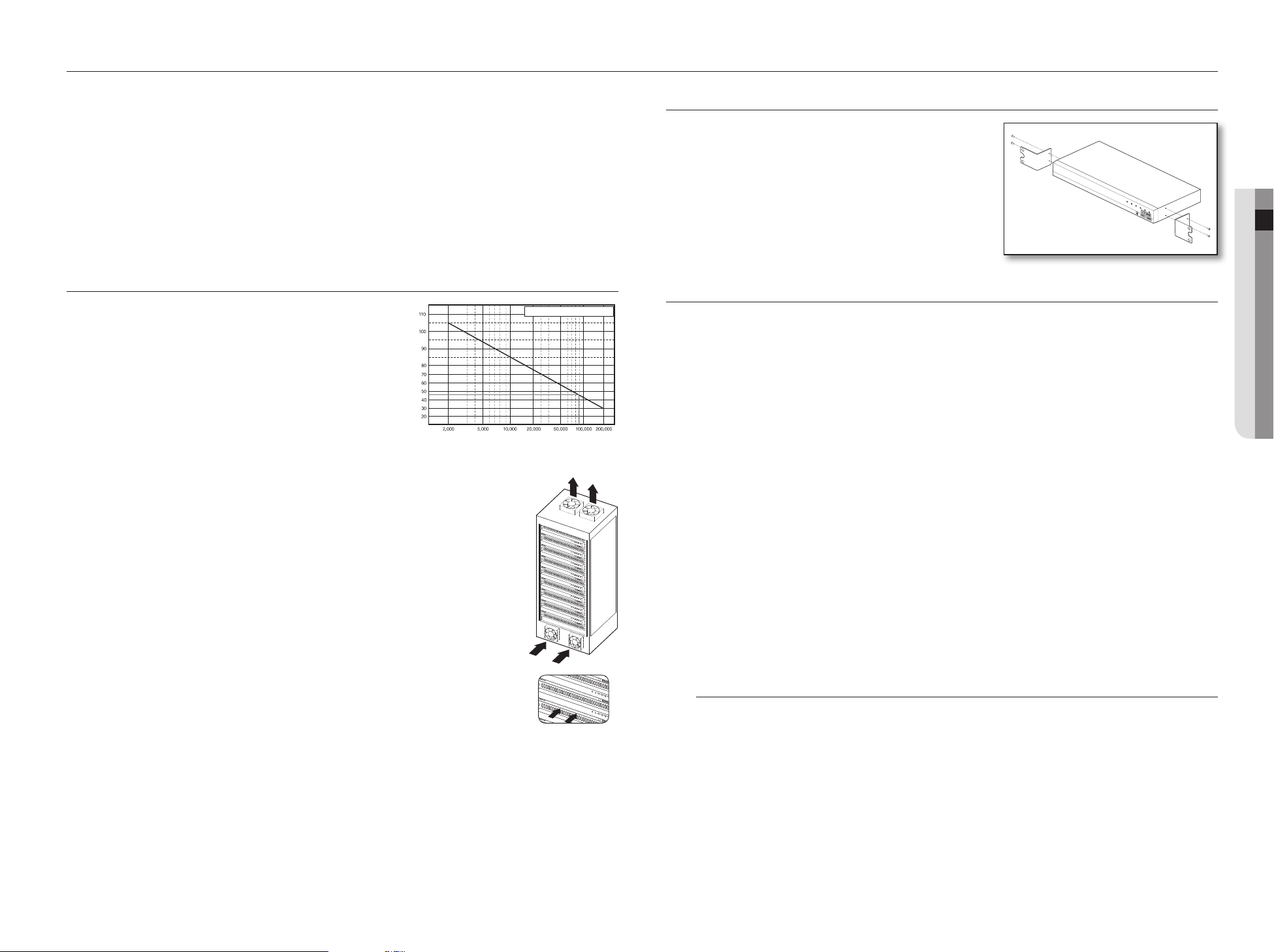

SPRAWDZANIE STANOWISKA MONTAŻOWEGO

Niniejsze urządzenie jest wysokiej klasy urządzeniem

wyposażonym w dysk twardy o dużej pojemności i inne

Jednostka

temperatury: ºC

kluczowe układy elektroniczne.

Należy pamiętać, że zbyt wysoka temperatura wewnętrzna

urządzenie może doprowadzić do awarii systemu lub skrócenia

żywotności produktu (patrz rys. z prawej strony). Przed

zainstalowaniem produktu należy zapoznać się z poniższymi

instrukcjami.

W przypadku montowania urządzenia w szafie należy przestrzegać następujących instrukcji.

1. Należy upewnić się, że regał nie jest uszczelniony wewnątrz.

2. Należy zapewnić cyrkulację powietrza przez wlot i wylot zgodnie z ilustracją.

3. W przypadku ustawienia tych urządzeń lub innych urządzeń montowanych w szafie w sposób

pokazany na rysunku 2 należy zapewnić przestrzeń na wentylację lub zainstalować wentylator.

4. Aby zapewnić naturalną konwekcję powietrza wlot należy umieścić u dołu regału, a wylot u

góry.

5. Zaleca się, aby przy wlocie i wylocie zamontować wentylatory, zapewniające odpowiednią

cyrkulację powietrza. (W celu zabezpieczenia przed pyłem lub ciałami obcymi przy wlocie

należy zamontować filtr).

6. Wewnątrz regału i w jego otoczeniu należy utrzymywać temperaturę 0°C - 40°C (32°F - 104°F)

zgodnie z rysunkiem 1.

Jeden rok: 24 GODZ. X 365 DNI = 8760 GODZ.

[Figure 1]

Żywotność (jednostka: GODZINY)

[Rysunek 1]

MONTAŻ W REGALE

Zainstaluj szynę zgodnie z ilustracją, następnie wkręć śruby po

obydwu stronach.

` Wkręć śruby tak, aby nie zostały poluzowane na skutek wibracji.

DV25

NETWORK VIDEO RECORDER

SRN-475S

REC

<XRN-810S>

HDD

ALARM

NETWORK

BACKUP

POWER

DODAWANIE DYSKU TWARDEGO

Należy upewnić się, że przewód zasilania jest odłączony od gniazda sieciowego, aby zapobiec porażeniu prądem,

odniesieniu obrażeń lub uszkodzeniu produktu.

Aby uzyskać dalsze informacje na temat instalacji twardego dysku, należy skonsultować się z dostawcą, ponieważ

nieprawidłowa instalacja lub ustawienia mogą uszkodzić produkt.

` Liczba obsługiwanych dysków twardych: XRN-410S : Max. 1

XRN-810S : Max. 2

` Przed przystąpieniem do instalacji należy upewnić się, że przewód zasilania jest odłączony od gniazda sieciowego.

` Przestrogi dotyczące utraty danych (konserwacja dysku twardego)

J

Należy dbać o to, by nie uszkodzić danych zawartych na twardym dysku.

Przed dodaniem dysku twardego należy sprawdzić zgodność z tym urządzeniem.

Jako bardzo delikatne urządzenie dysk twardy jest narażony na usterki, szczególnie na skutek wibracji podczas pracy.

Należy zadbać o to, by dysk twardy nie był narażony na wstrząsy.

Firma Samsung nie ponosi odpowiedzialności za uszkodzenia twardego dysku powstałe z powodu nieuwagi użytkownika lub

nieprawidłowego użytkowania.

` W niektórych przypadkach może nastąpić uszkodzenie dysku twardego lub zarejestrowanych danych

Aby zminimalizować ryzyko utraty danych z powodu uszkodzenia twardego dysku należy jak najczęściej tworzyć kopie

zapasowe danych.

W przypadku uderzenia podczas demontażu lub montażu dane zapisane na dysku twardym mogą zostać uszkodzone.

Uszkodzenie może spowodować również nagła awaria zasilania lub wyłączenie urządzenia podczas działania dysku twardego.

Dysk twardy lub pliki na nim zapisane mogą zostać uszkodzone, jeśli korpus główny zostanie poruszony lub uderzony w

trakcie pracy.

● INSTALACJA

[Rysunek 2]

Przestroga dotycząca instalacji dysku twardego

1. Nie nadużywać nadmiernej siły podczas pracy z dyskami.

2. Należy uważać, aby nie zgubić zdemontowanych wkrętów i akcesoriów.

` Jeśli wkręty lub akcesoria nie zostaną zamontowane poprawnie, produkt może ulec uszkodzeniu lub działać nieprawidłowo.

3. Przed dodaniem dysku twardego należy sprawdzić jego zgodność z urządzeniem.

` Aby uzyskać listę zgodnych urządzeń, należy skontaktować się z najbliższym sprzedawcą.

Polski _9

Page 10

instalacja

Montaż dysku twardego

` Jeśli dodajesz nowy lub wcześniej używany dysk twardy do tego produktu poza dyskami twardymi zainstalowanymi

J

oryginalnie, przed użyciem sformatuj nowy dysk twardy ręcznie.

Informacje na temat formatowania dysku twardego zawiera sekcja „Urządzenie / Format”. (Strona 37)

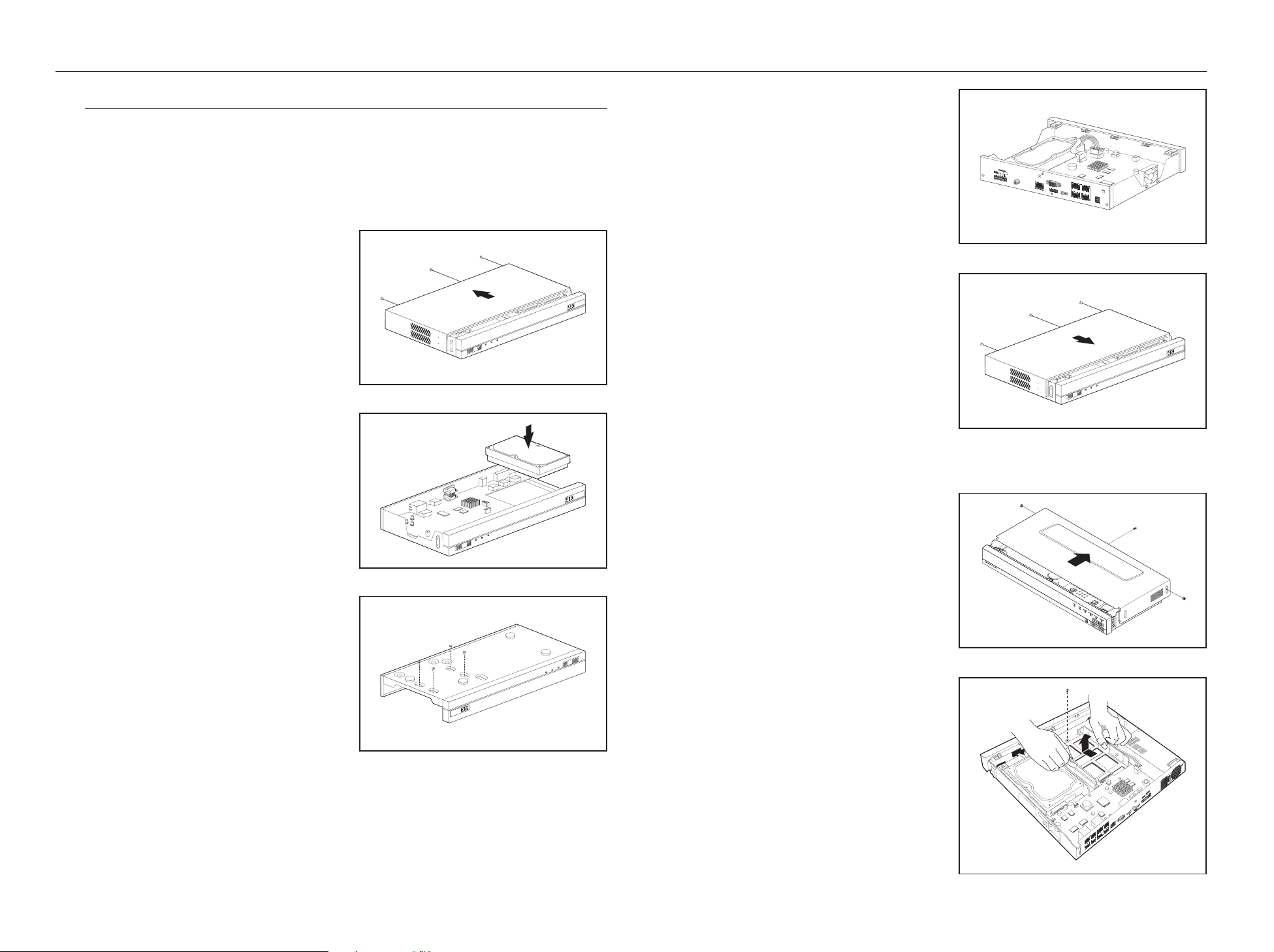

Montaż dysku twardego w modelu XRN-410S

1. Po odkręceniu wkrętów popchnij pokrywę do tyłu, a

następnie zdejmij ją.

REC

USB

2. Przewody SATA i zasilania dysku twardego podłącz

do złączy na płycie głównej.

4. Upewnij się, że nie występują żadne problemy z

zaciskami, połączeniami i przewodami w produkcie,

zamknij pokrywę i przykręć ją wkrętami.

ALARM OUT

ALARM

1

NO

IN

2

CONNECTION

12 34

COM

COM

NO

NO

NO

G

AUDIO

OUT

VGA OUT

VIEWER

1

HDMI

USB

3

2

DC 54V

4

PoE

CAMERA

5. Zamknij pokrywę i przykręć śrubę nastawną z tyłu.

UHD

LAN POWER

LAN POWER

REC

USB

UHD

Montaż dysku twardego w modelu XRN-810S

3. Przykręć dysk twardy do zestawu wkrętami.

UHD

UHD

1. Po odkręceniu wkrętów popchnij pokrywę do tyłu, a

następnie zdejmij ją.

LAN POWER

REC

USB

USB

REC

LAN POWER

2. Rozłącz elementy, odkręcając śrubę zamontowanego

uchwytu, a następnie dociśnij w kierunku

wskazywanym przez strzałkę na płycie głównej.

AC 100

240~IN

3

ALARM

G

OUT

NO

COM COM

1 2

NO

NCNO

COM

IN

ALARM

4

123

USB

AUDIO

OUT

HDMI

VGA OUT

VIEWER

7

3

5

6 8

PoE

CAMERA

1

2 4

10_ instalacja

Page 11

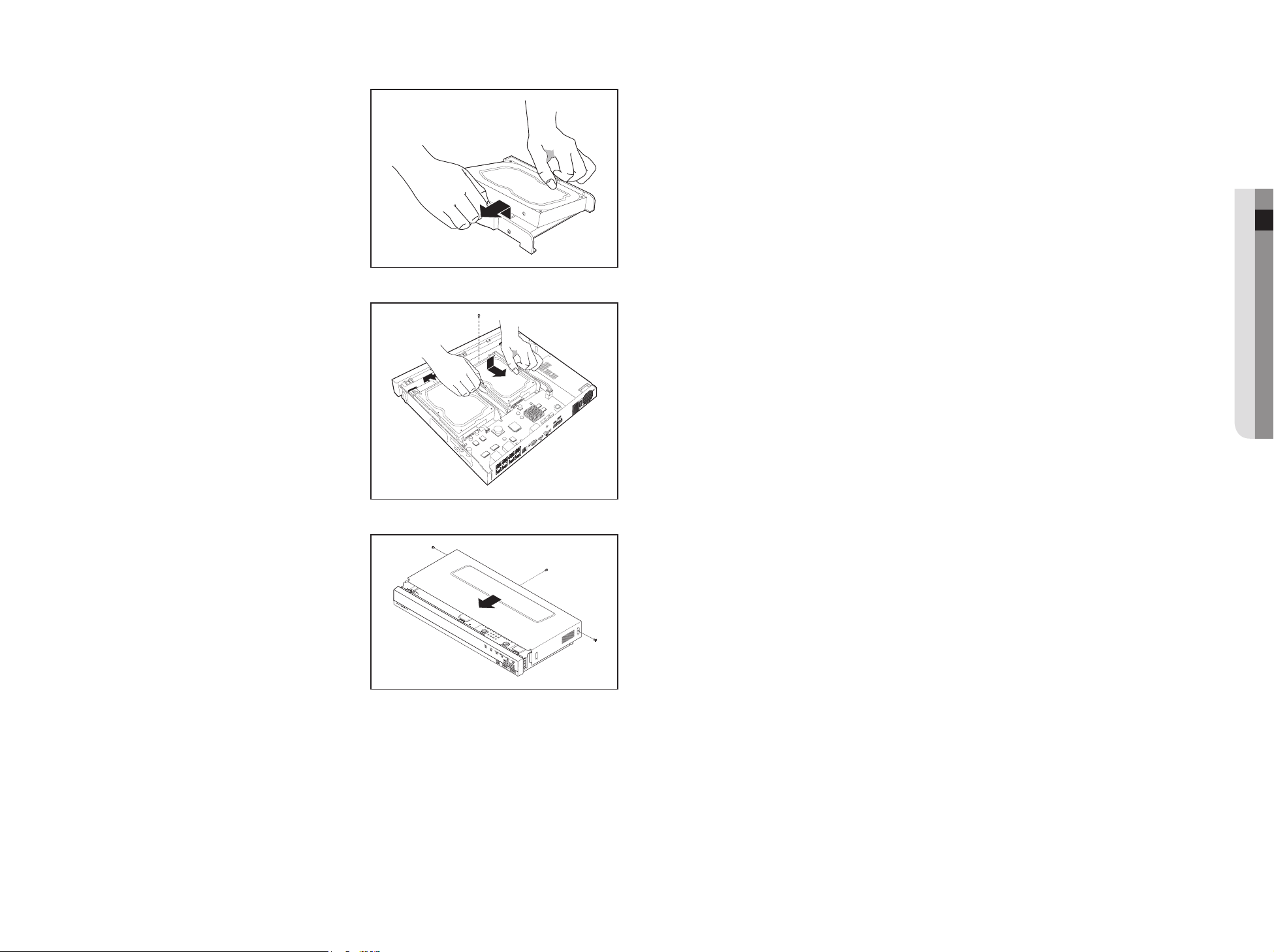

3. Po wyrównaniu i umieszczeniu jednej strony dysku

twardego w uchwycie otwórz szeroko uchwyt z

drugiej strony i dokładnie umieść w nim dysk twardy.

` Wyrównaj otwór w uchwycie z otworem na śrubę w dysku

twardym.

4. Popchnij uchwyt z zamontowanym dyskiem twardym

i przykręć śruby w celu jego zamocowania.

● INSTALACJA

AC 100

240~IN

3

ALARM

G

OUT

NO

COM COM

1 2

NO

NCNO

COM

IN

ALARM

4

123

USB

AUDIO

OUT

HDMI

VGA OUT

VIEWER

7

3

5

6 8

PoE

CAMERA

1

2 4

5. Zamknij pokrywę i przykręć wkręty w celu jej

zamocowania.

Polski _11

Page 12

podłączanie innego urządzenia

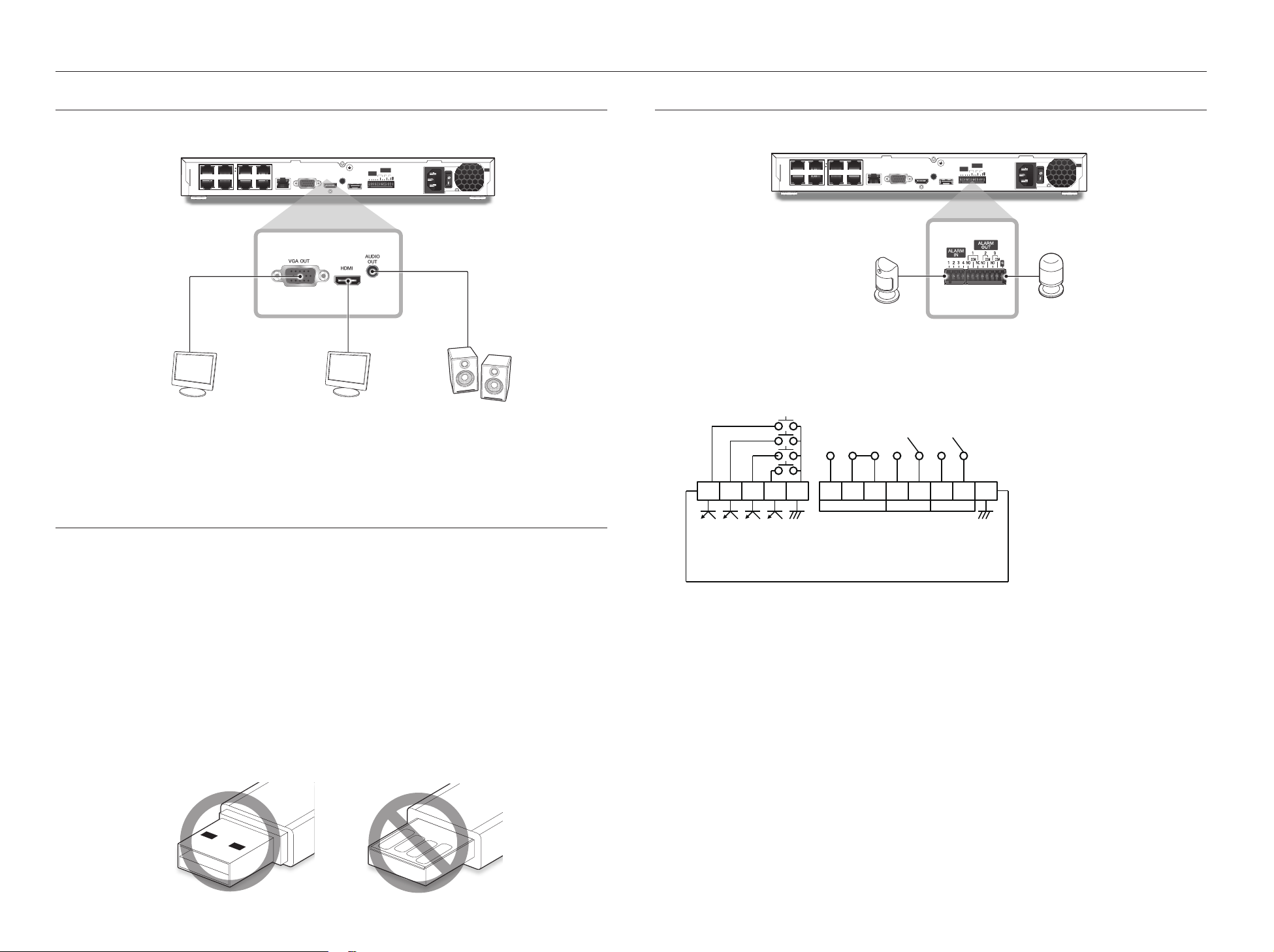

PODŁĄCZANIE DO URZĄDZENIA ZEWNĘTRZNEGO

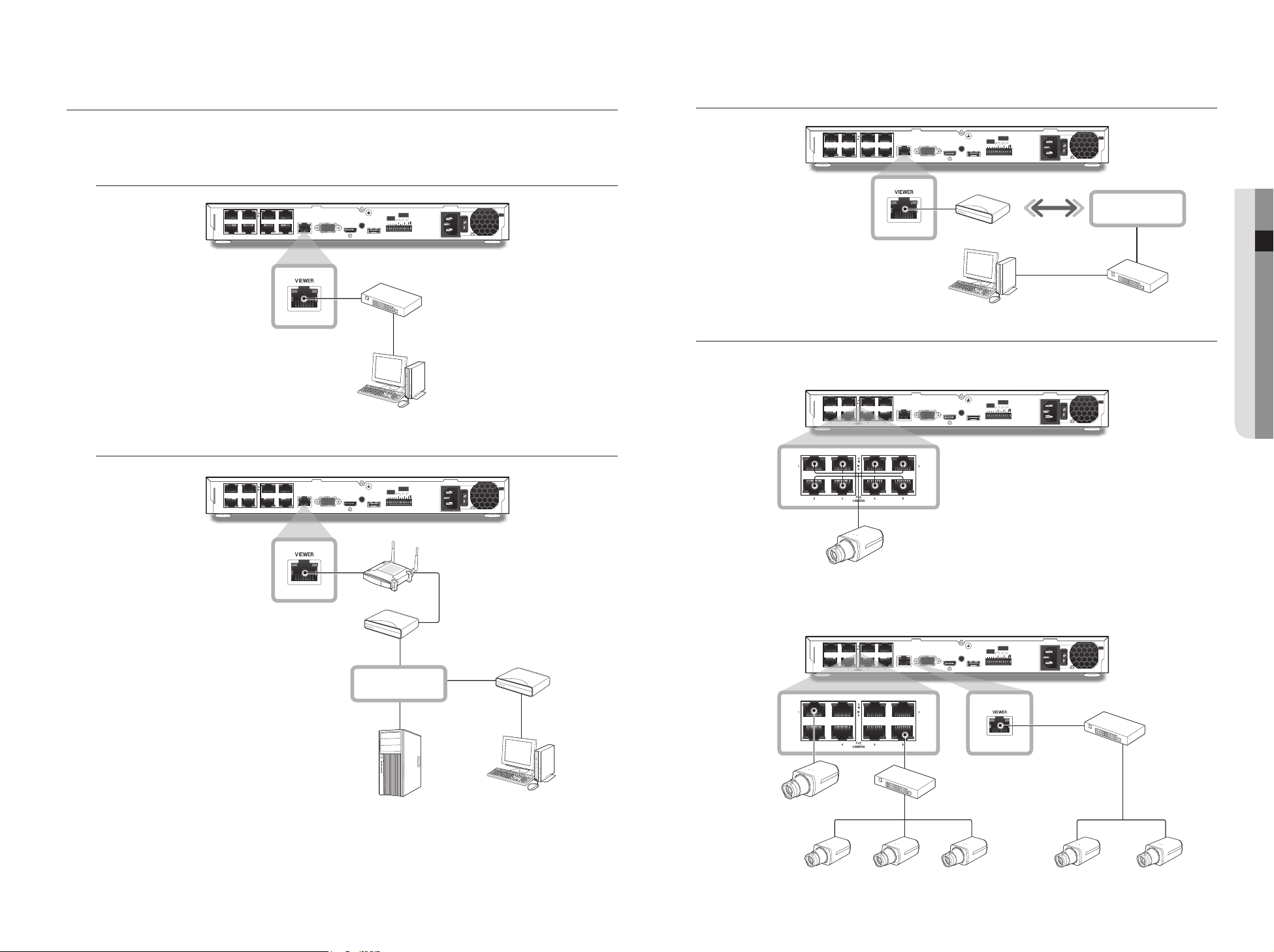

` Poniższe rysunki przedstawiają model XRN-810S.

3

1

PoE

2 4

CAMERA

WYJŚCIE WIDEO

(VGA)

` Nieprawidłowe lub inne niż znamionowe źródło zasilania może uszkodzić system. Przed naciśnięciem przycisku zasilanie

J

należy upewnić się, że stosowane jest wyłącznie źródło zasilania zgodne ze znamionowym.

7

5

VIEWER

6 8

VGA OUT

AUDIO

VGA OUT

OUT

HDMI

HDMI

WYJŚCIE HDMI

ALARM

OUT

ALARM

1 2 3

IN

COM COM COM

1 2 3

4

NCNO NO NO

AUDIO

OUT

G

USB

AC 100

240~IN

WYJŚCIE

AUDIO

PODŁĄCZANIE URZĄDZENIA USB

1. Na przodzie urządzenia znajduje się port USB.

2. Do portu USB można podłączyć dysk twardy USB, pamięć USB lub mysz.

Jeżeli do systemu podłączony jest dysk twardy USB, rozpoznawanie i ustawienia dostępne są w “Menu >

3.

Urządzenie > Urządz.pam.mas.”. (Strona 37)

4. Urządzenie obsługuje funkcję podłączania „na gorąco”, która umożliwia podłączanie/odłączenie urządzeń USB w

trakcie działania systemu.

PODŁĄCZANIE WEJŚCIA/WYJŚCIA ALARMU

Wejście/wyjście alarmu z tyłu składa się z następujących elementów.

3

1

5

PoE

2 4

6 8

CAMERA

• ALARM IN 1 ~ 4 : Wejście alarmu

• ALARM OUT 1 ~ 3 : Wyjście alarmu

N.O C N.C N.O C N.O C G1 2 3 4 G

1 2 3

ALARM IN

(

5mA sink

)

7

VIEWER

AUDIO

VGA OUT

OUT

HDMI

Czujniki

ALARM OUT

(

30VDC 2A,

125VAC 0.5A MAX

ALARM

OUT

ALARM

1 2 3

IN

COM COM COM

1 2 3

4

NCNO NO NO

USB

G

)

Alarm

AC 100

240~IN

` Jeżeli urządzenie USB służy do tworzenia kopii zapasowych, należy je sformatować na komputerze przy użyciu aplikacji

J

FAT32, jeżeli nie zostało sformatowane na urządzeniu NVR.

` Niektóre urządzenia USB mogą nie działać poprawnie z powodu problemów ze zgodnością, przed użyciem należy to

sprawdzić.

` Tylko urządzenia pamięci USB zgodne ze standardami (mające metalową pokrywę) gwarantują przesyłanie danych.

` W przypadku zużycia styków elektrycznych urządzenia USB przesyłanie danych pomiędzy urządzeniami może nie działać

poprawnie.

12_ podłączanie innego urządzenia

Page 13

PODŁĄCZANIE DO SIECI

Podłączanie do Internetu przez PPPoE

`

Aby uzyskać więcej informacji na temat podłączenia do sieci, należy zapoznać się z częścią „Konfiguracja sieci”. (Strona 44)

M

Połączenie sieciowe za pomocą kabla Ethernet (10/100/1000BaseT)

3

1

2 4

CAMERA

7

5

PoE

VIEWER

6 8

AUDIO

VGA OUT

OUT

HDMI

ALARM

OUT

ALARM

1 2 3

IN

COM COM COM

1 2 3

4

NCNO NO NO

G

USB

Przełącznik

Windows

Network Viewer

AC 100

240~IN

Połączenie sieciowe za pomocą rutera

3

1

2 4

CAMERA

7

5

PoE

VIEWER

6 8

AUDIO

VGA OUT

OUT

HDMI

ALARM

OUT

ALARM

1 2 3

IN

COM COM COM

1 2 3

4

NCNO NO NO

G

USB

AC 100

240~IN

3

1

2 4

CAMERA

7

5

PoE

VIEWER

6 8

Network Viewer

Podłączenie kamery sieciowej

Tryb PnP

np.) IP : 192.168.231.100

3

1

2 4

CAMERA

7

5

PoE

VIEWER

6 8

VGA OUT

Windows

VGA OUT

AUDIO

OUT

HDMI

USB

MODEM PPPoE

AUDIO

OUT

HDMI

USB

ALARM

1 2 3

IN

COM COM COM

1 2 3

4

NCNO NO NO

ALARM

1 2 3

IN

COM COM COM

1 2 3

4

NCNO NO NO

ALARM

OUT

G

Linia telefoniczna

ALARM

OUT

G

(PPPoE)

AC 100

240~IN

● PODŁĄCZANIE INNEGO URZĄDZENIA

SIEĆ

Przełącznik

AC 100

240~IN

Ruter szerokopasmowy

Modem xDSL

lub kablowy

SIEĆ

Serwer DDNS

(Centrum danych)

xDSL or Cable

Modem

Windows

Network Viewer

Tryb ręczny

Kamera sieciowa

np.) IP : 192.168.231.10

np.) IP : 192.168.1.100

1

2 4

Kamera sieciowa

Kamera sieciowa

3

7

5

PoE

CAMERA

VIEWER

6 8

AUDIO

VGA OUT

OUT

HDMI

ALARM

OUT

ALARM

1 2 3

IN

COM COM COM

1 2 3

4

NCNO NO NO

G

USB

Przełącznik

Kamera sieciowa Kamera sieciowa Kamera sieciowa

np.) IP : 192.168.1.20

AC 100

240~IN

Przełącznik

np.) IP : 192.168.1.10

Kamera sieciowa

Polski _13

Page 14

tryb na żywo

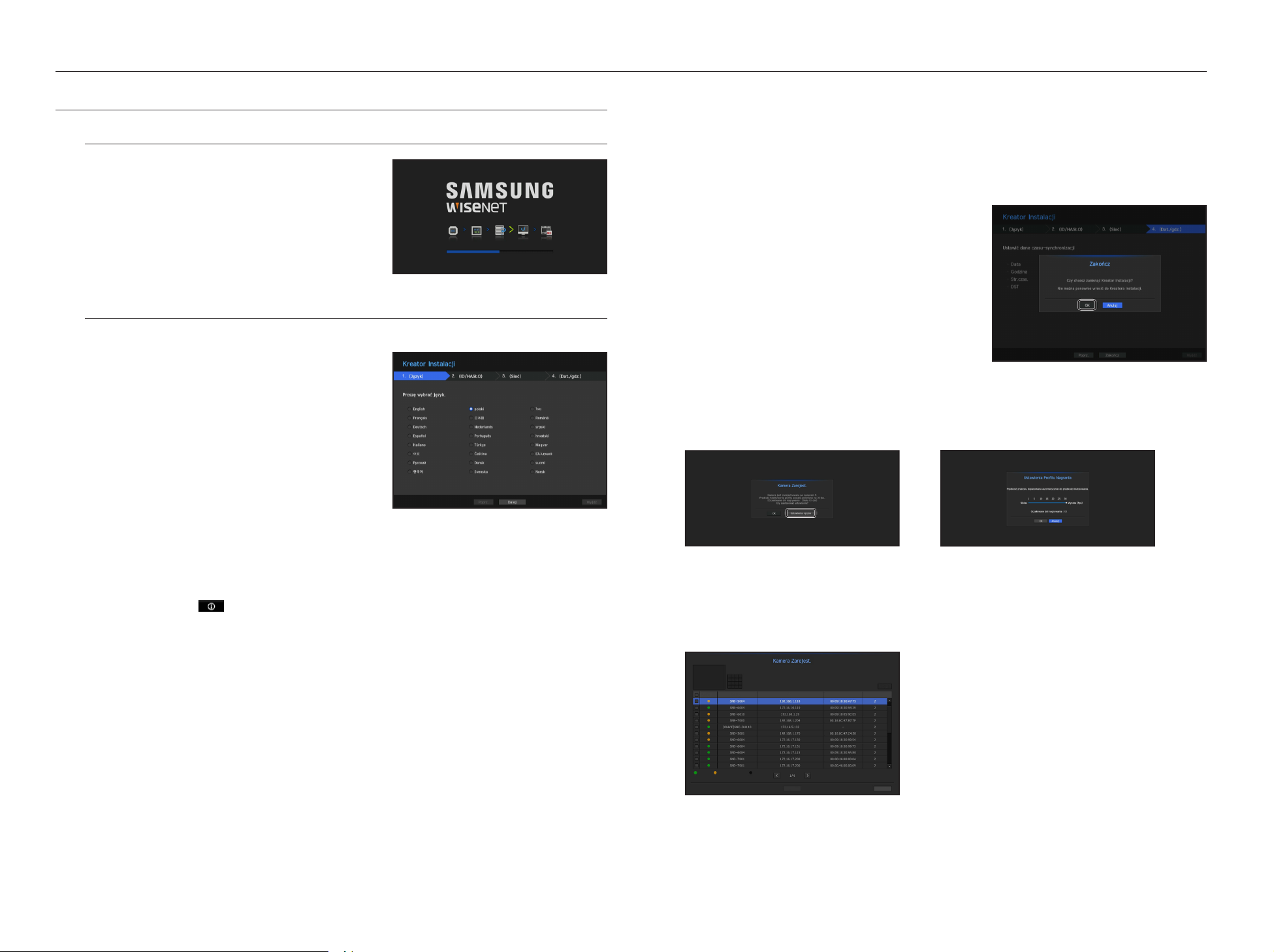

URUCHAMIANIE

Włączanie systemu

1. Podłącz przewód zasilający nagrywarki NVR do gniazda

sieciowego.

2. Zostanie wyświetlony ekran startowy.

Proces inicjalizacji trwa ok. 1 minuty.

Jeżeli zainstalowany jest nowy twardy dysk, proces

inicjalizacji może trwać dłużej.

3. Na ekranie podglądu bieżącego pojawi się powiadomienie.

Kreator Instalacji

Przejść przez każdy etap <Kreator Instalacji>, jak pokazano poniżej.

1. A ekranie <Język> wskazać język i nacisnąć <Dalej>.

2. Na ekranie <ID/Hasło>, ustawić hasło i nacisnąć <Dalej>.

• Ustawianie hasła kamery

Istnieje możliwość zmiany hasła kamery, jeśli znajduje się ono w

stanie resetu fabrycznego.

Jeśli hasło kamery nie znajduje się w stanie resetu fabrycznego,

w celu zarejestrowania kamery wprowadź hasło bieżącej

kamery.

- Nowe hasło: Wprowadź nowe hasło zgodnie z

obowiązującymi zasadami tworzenia haseł.

- Potwierdź hasło: Ponownie wprowadź nowe hasło.

` Jeśli kabel sieci LAN nie jest podłączony do portu, przycisk ustawień nie będzie działał. Sprawdź połączenia kablowe sieci

M

LAN.

` Wbudowany serwer DHCP w rejestratorze NVR zostanie włączony automatycznie na etapie 3. Na tym etapie, użycie

istniejącego serwera DHCP w tej samej sieci może spowodować nieprawidłowości,gdyż dwa serwery DHCP pracowałyby

jednocześnie.

` Więcej informacji na temat sieci można znaleźć w instrukcji obsługi.

4. Po ustawieniu czasu na ekranie <Dat./gdz.> kliknąć w

<Zakończ>, aby otworzyć okno wykonania ustawień.

5. W oknie wykonania ustawień kliknąć w <OK>, co zakończy

ustawienia i otworzy ekran rejestracji kamery.

6. Jeśli jest szukanych 8 lub mniej kamer, zostanie ona zarejestrowana automatycznie i wyświetlą się

informacje o kamerze (kl./s, dni zapisu).

•Jeśli jest 8 lub mniej szukanych kamer

` Hasła kamery zarejestrowanego za pośrednictwem protokołu ONVIF i RTSP nie można zmienić.

M

• Wskazówki ustawień hasła

Po kliknięciu symbolu <

> zostanie wyświetlony podstawowy przewodnik dotyczący konfigurowania

hasła.

Zapoznaj się z zasadami tworzenia haseł.

3.

Na ekranie <Sieć> ustawić dostęp sieciowy i środowisko sieciowe. Aby użyć prostej sieci wewnętrznej, kliknij

<Dalej>.

• Serwer DHCP : Jeśli serwer DHCP jest włączony, do kamery automatycznie przypisywany jest numer IP.

Więcej informacji na ten temat można znaleźć w obszarze „Serwer DHCP” w ustawieniach menu. (Strona 49)

• Sieć1(Kamerą) : Łączy się z kamerą i odbiera transmisję wideo z kamery

• Sieć2(Wsz.) : Jest to port do przesyłu obrazu do przeglądarki sieciowej.

• Konfiguracja Sieć1 / Sieć2

- Rodzaj IP: Choose the network connection method.

- Adres IP, maska podsieci, bramka, DNS

14_ tryb na żywo

1. Poszukiwana kamera zostanie automatycznie

zarejestrowana i wyświetli się początkowa

wartość zapisu.

2. W oknie rejestracji kamery kliknij przycisk

<Anuluj>, aby zmienić ustawienia nagrywania

ustawiane automatycznie.

•Jeśli jest 8 lub więcej szukanych kamer

Po wskazaniu kamery nacisnąć przycisk rejestracji.

0/8

|

|

Model

Status

Połączone Błąd uwierzytelnienia. Rozłączone

IP

Zarejest.

Liczba wyszukiwanych kamer

|

MAC

Odświeżanie

|

|

Sieć

Wyjdź

wybierz kamerę do rejestracji i kliknij przycisk <Zarejest.>. Po zakończeniu rejestracji kamery należy

postępować tak samo jak po wykonaniu automatycznej rejestracji.

Page 15

Wyłączanie systemu

FULL NO RAIDRAID

SCSI

FULL NO RAIDRAID

SCSI

FULL NO RAIDRAID

SCSI

SCSI

SCSI

FULL NO RAIDRAID

SCSI

NO RAIDRAID

SCSI

RAIDRAID

SCSI

SCSI

FULL NO

FULL NO RAIDRAID

SCSI

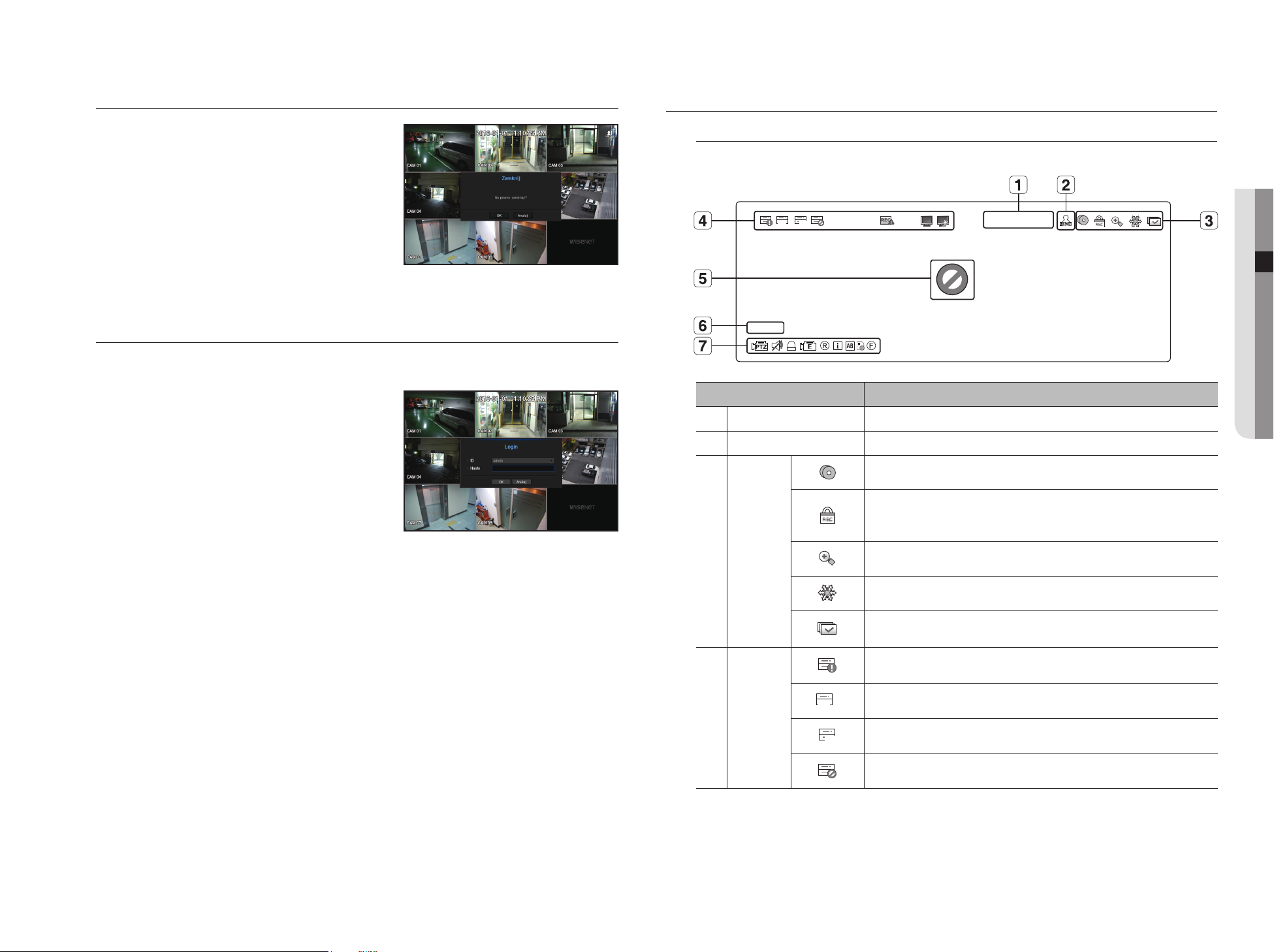

KONFIGURACJA EKRANU NA ŻYWO

1. Przycisnąć przycisk [POWER] na pilocie i wybrać <Zamknij>

z menu ekranu na żywo.

2. Pojawi się okno z żądaniem potwierdzenia „Zamknij”.

3. Za pomocą przycisku strzałka na pilocie wybrać <OK> i

nacisnąć [ENTER] lub kliknąć w <OK>.

System zostanie wyłączony.

` Wyłącznie użytkownik z uprawnieniami do wykonania polecenia

M

„zamknij” może wyłączyć system.

` Informacje na temat zarządzania upoważnieniami można uzyskać pod „Użytkownik > Ustawianie upoważnień”. (Strona

28)

Login

Dostęp do menu NVR wymaga zalogowania się w roli użytkownika upoważnionego do dostępu do

odpowiedniego menu.

1. Na ekranie na żywo, prawo-kliknąć myszą lub przycisnąć

[MENU] na pilocie.

Na ekranie zostanie wyświetlone przedstawione tu menu

kontekstowe.

2. Wybierz <Login>.

Zostanie wyświetlone okno dialogowe logowania.

` Przyciśnięcie przycisku menu wymagającego logowania zdalnego,

J

spowoduje wyświetlenie ekranu logowania.

` Dla początkowego identyfikatora administratora ustawiona jest

wartość „admin”. Hasło należy skonfigurować w ramach kreatora instalacji.

` Hasło należy zmieniać co trzy miesiące, aby zapewnić ochronę danych osobowych i zapobiec szkodom wynikającym z

kradzieży informacji.

Proszę pamiętać, że odpowiedzialność za bezpieczeństwo i wszelkie szkody wynikające z brakiem dbałości o hasło ponosi

użytkownik

` Informacje na temat ograniczonych upoważnień można uzyskać pod „Użytkownik > Ustawianie upoważnień”. (Strona 28)

M

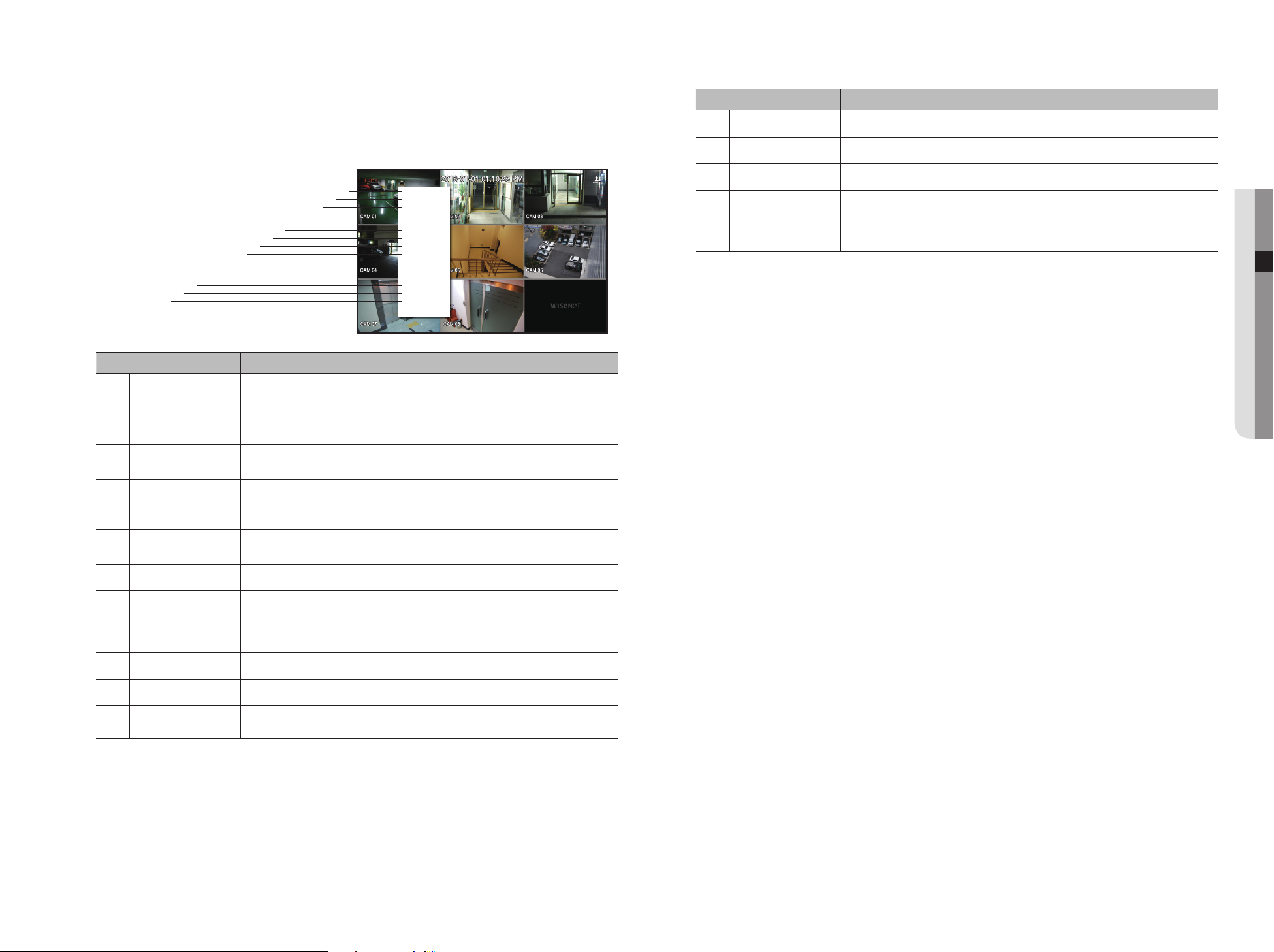

Ikony na ekranie na żywo

Stan lub działanie nagrywarki NVR można sprawdzić za pomocą ikon na ekranie na żywo.

2016-01-01 00:00:01

a

b

c

FULL NO

CAM 01

Nazwa Opis

Bieżąca data, godzina

Dane logowania

Wyświetla aktualną godzinę oraz datę.

Po zalogowaniu wyświetlana jest ikona „LOG ON”.

Jest pokazywany, gdy trwa tworzenie kopii zapasowej w warunkach na żywo.

Jeżeli dostęp do menu nagrywania jest ograniczony, pokazuje się ono tylko, gdy trwa

nagrywanie ręczne.

` Może to zrobić tylko użytkownik z uprawnieniami do zaniechania.

Tryb ekranu

Jest pokazywany, gdy działa funkcja powiększenia.

Ta ikona jest wyświetlana po naciśnięciu przycisku Zatrzym.

Jest pokazywany, gdy wszystkie kanały są przełączone na zadany przedział czasu.

Jest pokazywany, gdy data nagrywania nie może być poprawnie odczyta ze względu na

problemy z urządzeniem.

● TRYB NA ŻYWO

Wyświetlana, jeżeli twardy dysk jest pełen a nagrywarka NVR ma niewystarczającą ilość

miejsca, aby nagrywać.

Wyświetlana, jeśli nie jest zainstalowany żaden dysk twardy lub jeśli twardy dysk wymaga

wymiany.

d

Działanie

systemu

FULL

NO

Wyświetlana, jeśli twardy dysk wymaga sprawdzenia technicznego.

Polski _15

Page 16

SCSI

SCSI

FULL NO RAIDRAID

SCSI

FULL NO RAIDRAID

SCSI

FULL NO RAIDRAID

SCSI

FULL NO RAIDRAID

SCSI

SCSI

SCSI

SCSI

SCSI

SCSI

tryb na żywo

d

e

f

g

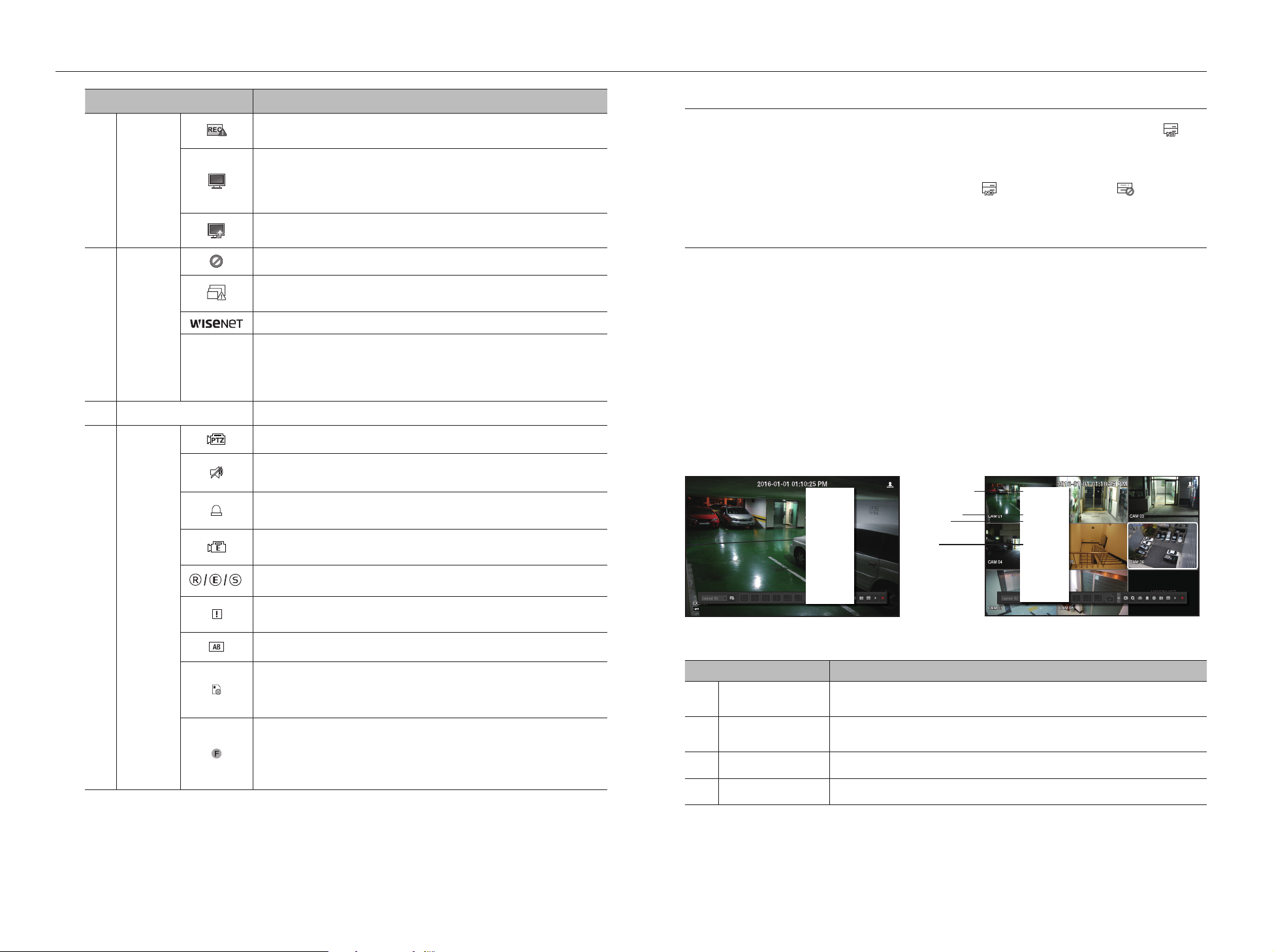

Nazwa Opis

Jest pokazywany, gdy przekroczona jest maksymalna ilość danych w kanale.

Jest pokazywany, gdy sieć jest przeciążona.

Działanie

systemu

` Występuje, gdy przekroczony jest maksymalny limit odczytu, powodujący przeciążenie

CPU. Zniknie po zmodyfikowaniu ustawień kamery lub usunięciu kamery, aby

zmniejszyć obciążenie.

Jest pokazywany, gdy pojawia się firmware do aktualizacji serwera.

Wyświetlana, jeśli nie ma wejścia pomimo ustawienia kamery w tryb <WŁ.>.

Wyświetlany, gdy obraz na żywo przy włączonej kamerze <WŁ.> przekracza obsługiwaną

rozdzielczość.

Stan wejścia

wideo

Wyświetlana, jeśli nie udzielono zgody na transmisję na żywo.

Jeżeli kamera jest <Wył.> lub brak zarejestrowanej kamery, bądź działa w trybie

<Ukryty2>, ekran jest pusty.

Jeśli kamera ustawiona jest w opcji <Ukryty1>, obraz wideo będzie wyświetlany, ale

menu ekranowe nie będą dostępne.

Tytuł kamery / Kanał Wyświetla tytuł kamery i numer kanału.

Ta ikona jest wyświetlana dla kanału, do którego jest podłączona kamera zdalna.

Wyświetla DŹWIĘK WŁ./WYCISZ.

Ikona nie jest wyświetlona, jeśli tryb wideo jest wyłączony.

Jeżeli czujnik jest ustawiony na <WŁ.>, sygnał wejściowy będzie wyświetlany na ekranie

połączonego kanału.

Ta ikona jest wyświetlana, gdy Detekcja ruchu ma ustawioną opcję <WŁ.> i nastąpi ruch

kamery lub zdarzenie kamery.

Pokazuje stan nagrywania ogólnego/zdarzeń/harmonogramu.

Działanie

kamery

Jest pokazywany, gdy nie wszystkie klatki są dekodowane ze względu na ograniczoną

wydajność i dekodowane są tylko klatki I-Frame.

Zostanie to wyświetlone w przypadku wystąpienia zdarzenia POS (tekstowego).

Informacje o błędzie

• Jeżeli wbudowany HDD nie jest podłączony, w górnym lewym rogu pojawi się ikona „Brak dsk.tw.” ( ).

W takim przypadku należy skontaktować się z centrum serwisowym w celu uzyskania pomocy, gdyż może to

uniemożliwić nagrywanie, odtwarzanie lub tworzenie kopii zapasowych.

` Jeśli na ekranie wyświetlone zostaną ikony Brak dysku twardego ( ) lub Usterka dysku twardego (

M

centrum serwisowym w celu uzyskania informacji szczegółowych.

), skontaktuj się z

Menu ekranu na żywo

W trybie na żywo, oprócz przycisków funkcyjnych pilota, można użyć prawo-kliku myszy lub przycisnąć

przycisk [MENU] na pilocie, aby otworzyć ekran menu, z którego można przejść do innych menu.

Menu kontekstowe będzie różne, w zależności od stanu zalogowania/wylogowania, trybu podziału i stanu

działania urządzenia NVR.

` Takie pozycje menu jak Szukaj, Nagryw., Kop. zap., Zamknij i PTZ mogą być nieaktywne w zależności od upoważnienia

M

użytkownika.

Menu trybu Pojedynczy

Menu trybu Pojedynczy jest dostępne tylko w trybie Pojedynczy.

Menu jest wyświetlane w <Tryb sceny> na pojedynczym ekranie ma tryb <Pełny ekran> w menu, w którym

wybrany jest tylko jeden kanał na ekranie podzielonym.

Tryb sceny ►

Rozkład ►

Proporcje ekran kan

Status ►

Sterowanie PTZ

ZOOM

Audio ►

Zatrzym.

Zatrzym. alarm

Przechwyć

Nagryw.

Odtwórz

Szukaj

Kop zap

Menu

Skóc. Ustaw

Zamknij

Wylog.

Ukr. apl. uruch

< Menu trybu Pojedynczy >

a

b

c

d

< Menu wyboru pojedynczego kanału na ekranie podzielonym. >

Pełny ekran

Rozkład ►

Proporcje ekran kan

Status ►

Sterowanie PTZ

ZOOM

Audio ►

Zatrzym.

Zatrzym. alarm

Przechwyć

Nagryw.

Odtwórz

Szukaj

Kop zap

Menu

Skóc. Ustaw

Zamknij

Wylog.

Ukr. apl. uruch

16_ tryb na żywo

Kolor CZERWONY - Wyświetlany w przypadku jakichkolwiek niestandardowych zachowań

karty RED-SD.

Kolor ŻÓŁTY - Wyświetlany w przypadku braku wolnego miejsca na karcie SD.

Proste nastawianie ostrości rozpoczyna się z chwilą kliknięcia w odpowiednią ikonę.

W przypadku wystąpienia zdarzenia nieostrości zamiga kontrolka kamery. Z chwilą

kliknięcia stosownej ikony do kamery wysyłana jest komenda prostej ogniskowej.

` Opcja dostępna w kamerze wyposażonej w funkcję wykrywania rozmytego obrazu.

a

b

c

d

Menu Opis

Pełny ekran

Sterowanie PTZ

Zaznacz i kliknij wybrany kanał w trybie Podział ekranu, aby przełączyć wybrany kanał na pełny

ekran.

Przejdź do menu Sterowanie PTZ. Menu PTZ będzie aktywne na ekranie na żywo, jeśli

zostanie wybrany pojedynczy kanał.

(Strona 23)

ZOOM Można powiększyć wybrany ekran. (Strona 21)

Przechwyć Przechwytuje ekran wskazanego kanału. (Strona 22)

Page 17

Menu trybu podziału ekranu

W trybie Na żywo kliknij prawym przyciskiem myszy, aby wyświetlić menu kontekstowe, jak przedstawiono na

rysunku.

Menu kontekstowe w trybie podziału ekranu różni się w zależności od stanu zalogowania/wylogowania.

Menu Opis

Menu Wejdź do menu głównego. Patrz ustawienia menu. (Strona 26)

l

Skóc. Ustaw Pojawią się ekrany „Kamera Zarejest.” oraz „Ustawienia nagrań”.

m

p

Tryb sceny

a

Rozkład

b

Proporcje pełn ekran /

c

Proporcje ekran kan

Status

d

Włącz/wyłącz dźwięk

e

a

b

c

d

e

f

g

h

i

j

k

l

m

n

o

Menu Opis

Wybierz tryb ekranu dla trybu Na żywo.

Patrz rozdział „Tryb ekranu Na żywo”. (Strona 18)

Ustawianie układu dla każdego z kanałów.

Patrz „Rozkład”. (Strona 21)

Proporcje ekranu zostały zmienione.

Więcej informacji znajduje się w punkcie „Zachowanie proporcji ekranu”. (Strona 23)

Wyświetla informacje o połączeniu kamery z poszczególnymi kanałami oraz stanie na żywo i

stanie nagrywania.

Więcej informacji zawiera sekcja "Status". (Strona 19)

Umożliwia włączenie lub wyciszenie dźwięku wybranego kanału.

Patrz „Wł./Wył. audio”. (Strona 22)

Tryb sceny ►

Rozkład ►

Proporcje pełn ekran

Status ►

Audio wył.

Zatrzym.

Zatrzym. alarm

Nagryw.

Odtwórz

Szukaj

Kop zap

Menu

Skóc. Ustaw

Zamknij

Wylog.

Ukr. apl. uruch

Zamknij

q

Login/Wylog. Umożliwia zalogowanie lub wylogowanie.

r

Pokaż/Ukr. apl. uruch

s

Zostanie wyświetlone okno dialogowe zamykania systemu.

● TRYB NA ŻYWO

Pokazuje lub ukrywa menu uruchamiania. Patrz „Wyświetlanie menu Uruchamianie”.

(Strona 18)

Zatrzymaj Zatrzymuje tymczasowo odtwarzanie obrazu wideo. Patrz „Zatrzymaj”. (Strona 22)

f

Zatrzym. alarm

g

Nagryw. / Zatrz. nagr. Uruchamia/zatrzymuje standardowe nagrywanie.

h

Odtw. Patrz „Szukaj i odtwórz > Odtwarzanie”. (Strona 54)

i

Szukaj Patrz „Szukaj i odtwórz > Szukaj”. (Strona 51)

j

Kop. zap.

k

Zatrzymaj wyjście sygnału alarmu, dezaktywuj ikonę zdarzenia i zwolnij automatyczną sekwencję.

Patrz „Monitorowanie zdarzeń”. (Strona 22)

Wyszukuje urządzenia kopii zapasowej i wykonuje kopię zapasową dla każdego z kanałów lub

przesuwa zaprogramowaną kopię zapasową na bardziej dogodna porę. (Strona 25)

Polski _17

Page 18

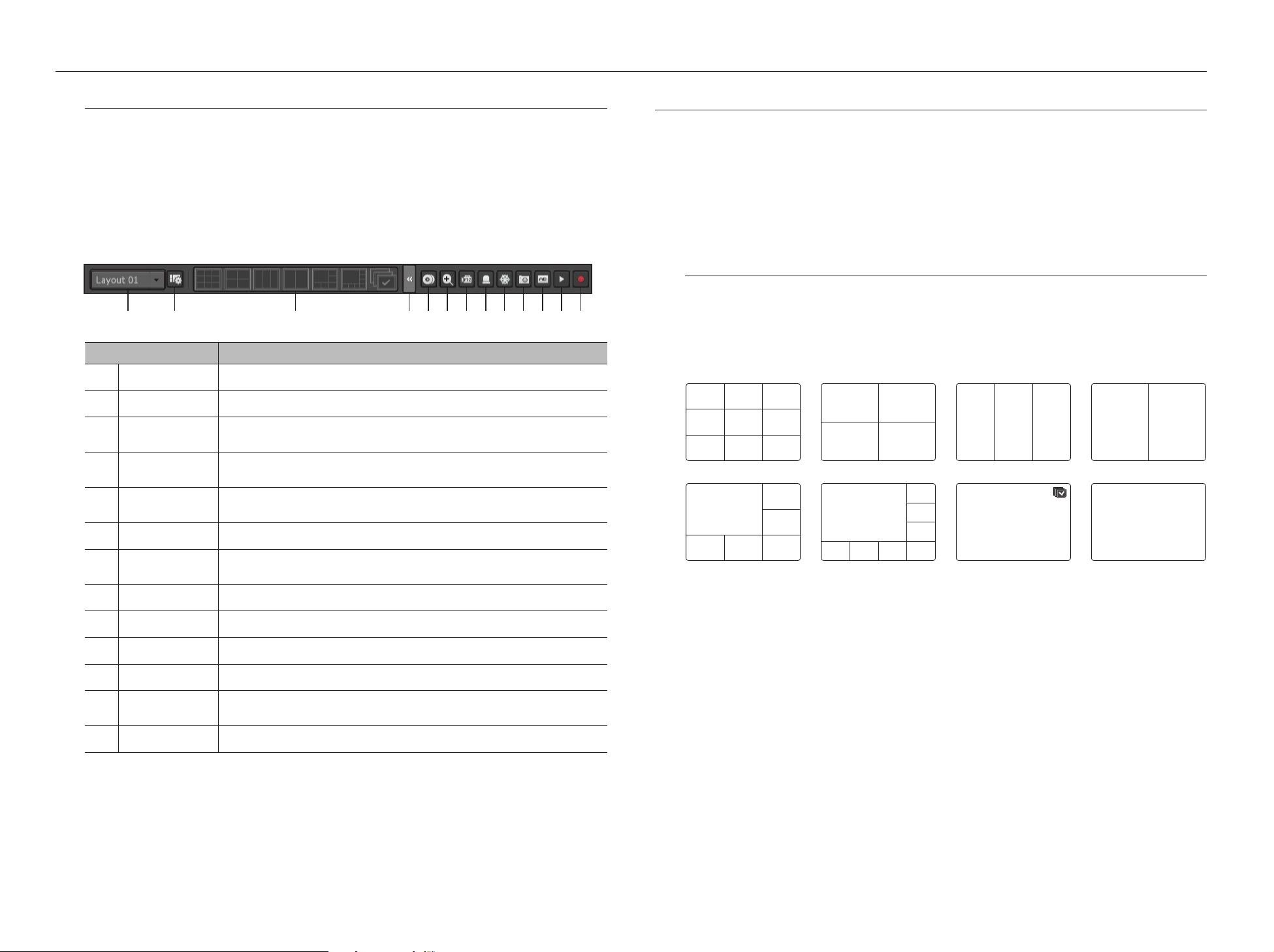

tryb na żywo

Wyświetlanie menu Uruchamianie

Menu Uruchamianie jest wyświetlane u dołu ekranu na żywo.

1. Wybierz <Pokaż ap. uruch.> w menu kontekstowym ekranu Na żywo.

2. Przesuń kursor w dół i kliknij żądaną pozycję w menu Uruch.

`

Jeżeli przez 10 sekund nie zostaną wprowadzone żadne dane, menu zniknie.

M

a

b

c

d

e

f

g

`

Menu Uruch. można włączyć tylko za pomocą myszy.

` Model XRN-410S obsługuje wyłącznie pełny ekran, podział ekranu na 2/3/4 części i automatyczne przełączanie ekranu.

a

Menu Opis

Rozkład Wybierz układ, który będzie wyświetlany na ekranie.

Ustawienie układu Możesz ustawić, zmienić bądź usunąć nowy układ dla każdego z kanałów.

Tryb ekranu

Przycisk

rozszerzania menu

Kop zap

Zoom Powiększa zaznaczony obszar. Funkcja dostępna jest tylko w trybie Pojedynczy na żywo.

PTZ

Wyświetla w pasku listę trybów podziału dostępnych.

Bieżący tryb ekranu wyświetlany będzie na szaro.

Kliknij, aby wyświetlić menu ukryte po prawej stronie.

Wyszukuje urządzenia kopii zapasowej i wykonuje kopię zapasową dla każdego z kanałów lub

programuje kopię zapasową na bardziej dogodna porę.

Jeśli kamera sieciowa podłączona do wybranego kanału obsługuje funkcję PTZ, uruchomione

zostanie sterowanie PTZ. Funkcja aktywna jest tylko w w trybie Pojedynczy na żywo.

c db ef g h i j k l m

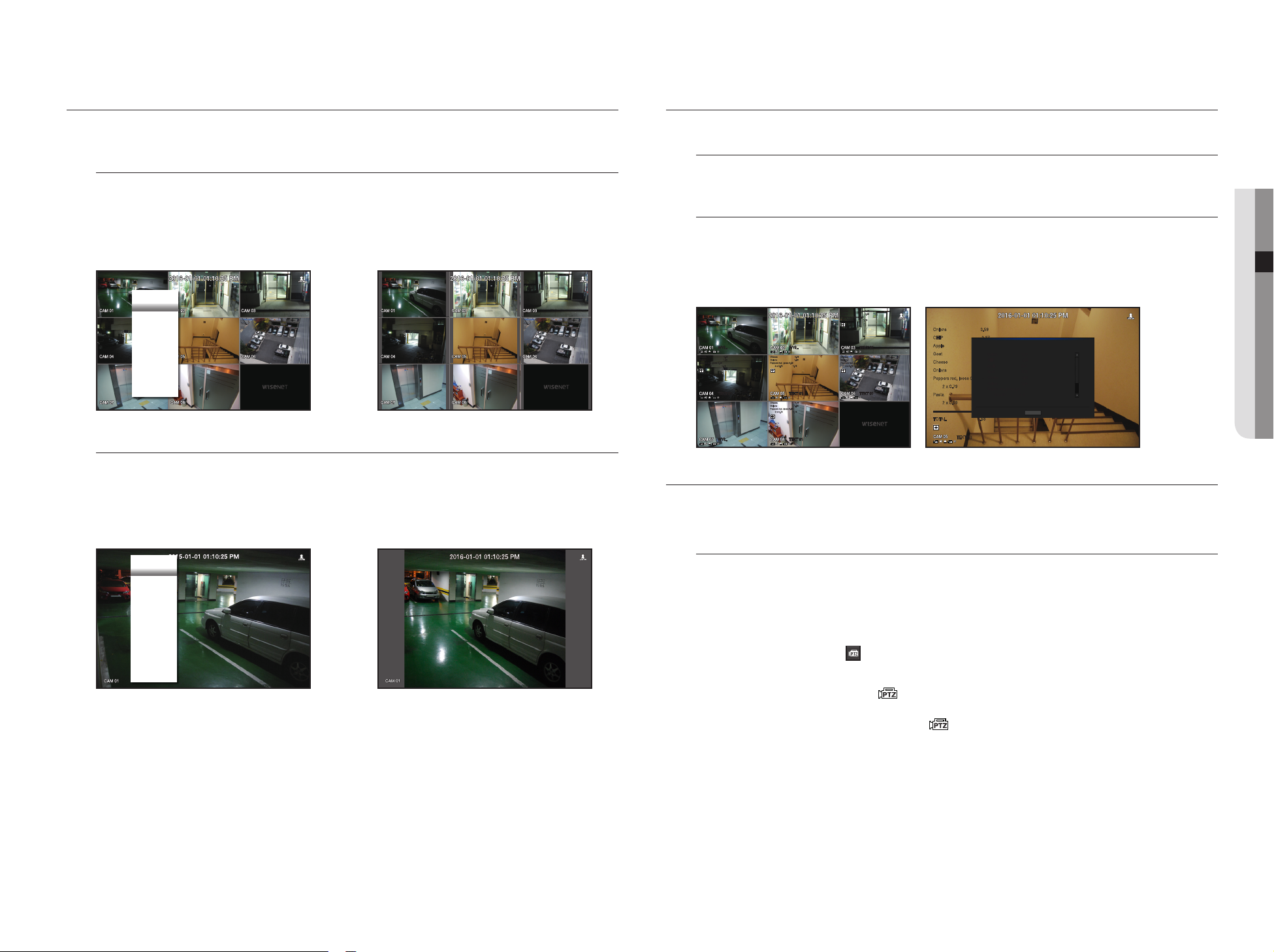

TRYB EKRANU NA ŻYWO

W trybach pojedynczym, podziału na 6 ekranów lub sekwencji automatycznej można odtwarzać maksymalnie 8

kanałów wideo na żywo.

` Po zarejestrowaniu kamery utworzony zostanie profil Live4NVR z domyślnym ustawieniem H.264 800*600 30fps. Jeśli to

M

konieczne, można go zmienić w Menu > Urządzenie > Kamera > Ustawienia Kamery. Po przekroczeniu wydajności

możliwe jest odtwarzanie wyłącznie klatek I.

Jeżeli nie można utworzyć dodatkowego profilu dla specyfikacji kamery, wtedy czasami nie można utworzyć Live4NVR.

W takiej sytuacji należy zmodyfikować profil kamery. Patrz „Ustawienia kamery". (Strona 34)

Metoda wyświetlania trybu ekranu.

Aby zmienić tryb podziału, wybrać tryb sugerowany w menu startowym lub prawo-kliknąć myszą i wskazać

tryb podziału ekranu w menu trybów ekranowych.

Aby zmienić porządek sugerowany przez menu startowe, przycisnąć przycisk [TRYB] na pilocie.

` Model XRN-410S obsługuje wyłącznie pełny ekran, podział ekranu na 2/3/4 części i automatyczne przełączanie ekranu.

M

CH1 CH2 CH3

CH4 CH5 CH6

CH7 CH8 CH9

Tryb 9-częściowy Tryb 4-częściowy Tryb 3-częściowy Tryb 2-częściowy

CH2

CH1 CH3

CH4 CH5 CH6

Tryb 6-częściowy Tryb 8-częściowy Sekwencja autom. Tryb pojedynczy.

CH1 CH2

CH3 CH4

CH1 CH4

CH5 CH6 CH7 CH8

CH1 CH2 CH3 CH1 CH2

CH2

CH3

CH1 CH1

Alarm Wyłącza alarm, jeśli zostanie uaktywniony.

h

Zatrzymaj Powoduje tymczasowe zatrzymanie ekranu na żywo.

i

Przechwyć Przechwytuje ekran wskazanego kanału.

j

Tekst Tekst wynikowy można włączyć lub wyłączyć.

k

Odtw.

l

Nagryw. Rozpoczyna/kończy nagrywanie w trybie ekranu na żywo.

m

18_ tryb na żywo

Przechodzi do trybu odtwarzania, jeżeli istnieje plik do odtwarzania; w przeciwnym razie powoduje

przejście do trybu wyszukiwania.

Page 19

Przełączanie trybu podziału ekranu

CH1 CH3

CH2

CH4 CH5 CH6

CH1 CH3

CH2

CH4 CH5 CH6

CH1 CH3

CH2

CH4 CH5 CH6

CH1 CH3

CH2

CH4 CH5 CH6

CH1 CH3

CH2

CH4 CH5 CH6

CH1 CH3

CH2

CH4 CH5 CH6

CH1 CH3

CH2

CH4 CH5 CH6

CH1 CH3

CH2

CH4 CH5 CH6

CH1 CH2

CH3 CH4

CH1CH7 CH8

CH1 CH3

CH2

CH4 CH5 CH6

CH1

CH2

CH1 CH2

CH3 CH4

CH1CH7 CH8

CH1 CH3

CH2

CH4 CH5 CH6

CH1

CH2

CH4 CH5

CH2

CH6

CH1 CH3

CH7 CH8 CH9

CH4 CH5

CH2

CH6

CH1 CH3

CH7 CH8 CH9

CH1 CH2

CH3 CH4

CH4 CH5

CH2

CH6

CH1 CH3

CH7 CH8 CH9

CH15

CH11

CH16

CH12

CH7

CH3

CH8

CH4

CH13

CH9

CH14

CH10

CH5

CH1

CH6

CH2

CH1 CH2

CH3 CH4

CH6 CH7

CH3

CH2

CH4

CH1

CH5

CH4 CH5

CH2

CH6

CH1 CH3

CH7 CH8 CH9

CH10 CH11 CH12 CH13 CH14 CH15 CH16

CH12

CH1

CH13

CH9

CH4

CH7

CH5

CH10

CH8

CH11

CH6

CH2 CH3

CH1

CH2

CH1

CH1 CH2

CH1

CH4 CH5

CH2

CH6

CH1 CH3

CH7 CH8 CH9

CH13 CH14

CH11

CH15

CH10 CH12

CH16

CH4 CH5

CH2

CH6

CH1 CH3

CH7 CH8 CH9

CH1 CH2

CH3 CH4

CH5 CH6

CH7 CH8

CH9 CH10

CH11 CH12

CH13 CH14

CH15 CH16

CH4 CH5

CH2

CH6

CH1 CH3

CH7 CH8 CH9

CH1 CH2

CH3 CH4

CH4 CH5

CH2

CH6

CH1 CH3

CH7 CH8 CH9

CH6 CH7

CH3

CH2

CH4

CH1

CH5

CH4 CH5

CH2

CH6

CH1 CH3

CH7 CH8 CH9

CH10 CH11 CH12 CH13 CH14 CH15 CH16

CH1

CH1 CH2

CH1

CH13 CH14

CH11

CH15

CH10 CH12

CH16

CH4 CH5

CH2

CH6

CH1 CH3

CH7 CH8 CH9

CH1 CH2

CH3 CH4

CH9 CH10

CH11 CH12

CH13 CH14

CH15 CH16

CH4 CH5

CH2

CH6

CH1 CH3

CH7 CH8 CH9

CH4 CH5

CH2

CH6

CH1 CH3

CH7 CH8 CH9

Ręczne przełączanie

Można także wyświetlać 8 kanałów na żywo w kolejności: pojedynczy, podział na 4-częściowy.

Aby automatycznie przełączyć ekran, przycisnąć przycisk startu lub skorzystać z właściwego menu.

Prawy klawisz myszy ; Tryb ekranu ; Tryb przełączenia

automatycznego

Po wykonaniu kroków opisanych na poprzedniej stronie,

zostaniesz przeniesiony na pierwszą stronę, a automatyczne

przełączenie nie zostanie wykonywane.

Tryb sceny

Rozkład ►

Proporcje pełn ekran

Status ►

Audio wył.

Zatrzym.

Zatrzym. alarm

Nagryw.

Odtwórz

Szukaj

Kop zap

Menu

Skóc. Ustaw ►

Zamknij

Wylog.

Ukr. apl. uruch

9-częściowy

4-częściowy

3-częściowy

2-częściowy

6-częściowy

8-częściowy

Sekwencja autom.

Sekwencja autom

CH1

CH1

CH1

Tryb pojedynczy.

CH1

CH1

CH1

CH1

` W trybie Pojedynczy, po ustawieniu opcji <Czas przełączenia sekwencji> w „Ustawienia urządzenia > Monitoruj”, w

M

` Po przełączeniu kanału obraz może być opóźniony, w zależności od stanu sieci.

CH1

1

8

CH1 CH2

CH1 CH2

CH3 CH4

CH3 CH4

5-8

1-4

Tryb 4-częściowy

ustawionym odstępie czasowym będzie odtwarzana Sekwencja automatyczna. (Strona 39)

Naciśnij lewy/prawy przycisk na panelu przednim lub pilocie, albo kliknij przycisk strzałki <_/+>, aby przejść

do następnego trybu podziału.

• Po naciśnięciu prawego przycisku [

+

] w Trybie 4-częściowym :

4-częściowy (KAN 1~4) Tryb 4-częściowy (KAN 5~8) Tryb Sekwencja autom.

CH1 CH2

CH1 CH2

CH3 CH4

CH5 CH6

; ;

CH7 CH8

CH1 CH2

CH3 CH4

CH3 CH4

5-8

1-4

Status

Na ekranie na żywo możesz sprawdzić informacje o połączeniu kamery do poszczególnych kanałów.

Informacja o kanale

Z menu ekranu żywego wybierz <Informacje o kan.> i

sprawdź status połączenia kamery dla każdego z kanałów.

Stan na żywo

● TRYB NA ŻYWO

Po wybraniu opcji <Live> w menu <Status> na ekranie na żywo można sprawdzić informacje o transmisji i

stanie kamery połączonej z poszczególnymi kanałami.

• Model: Pokazuje nazwę modelu kamery połączonej z każdym

z kanałów.

• Status: Pokazuje status połączenia kamery dla każdego z

kanałów.

• Adres IP: Pokazuje adres IP połączenia kamery dla każdego z

kanałów.

• Kodek: Pokazuje kodek żywego profilu kamery dla każdego z

kanałów.

• Rozdziel.: Pokazuje rozdzielczość żywego profilu kamery dla

każdego z kanałów.

• Klatek/sek: Pokazuje prędkość transmisji żywego profilu kamery ustawioną dla każdego z kanałów.

Polski _19

Page 20

tryb na żywo

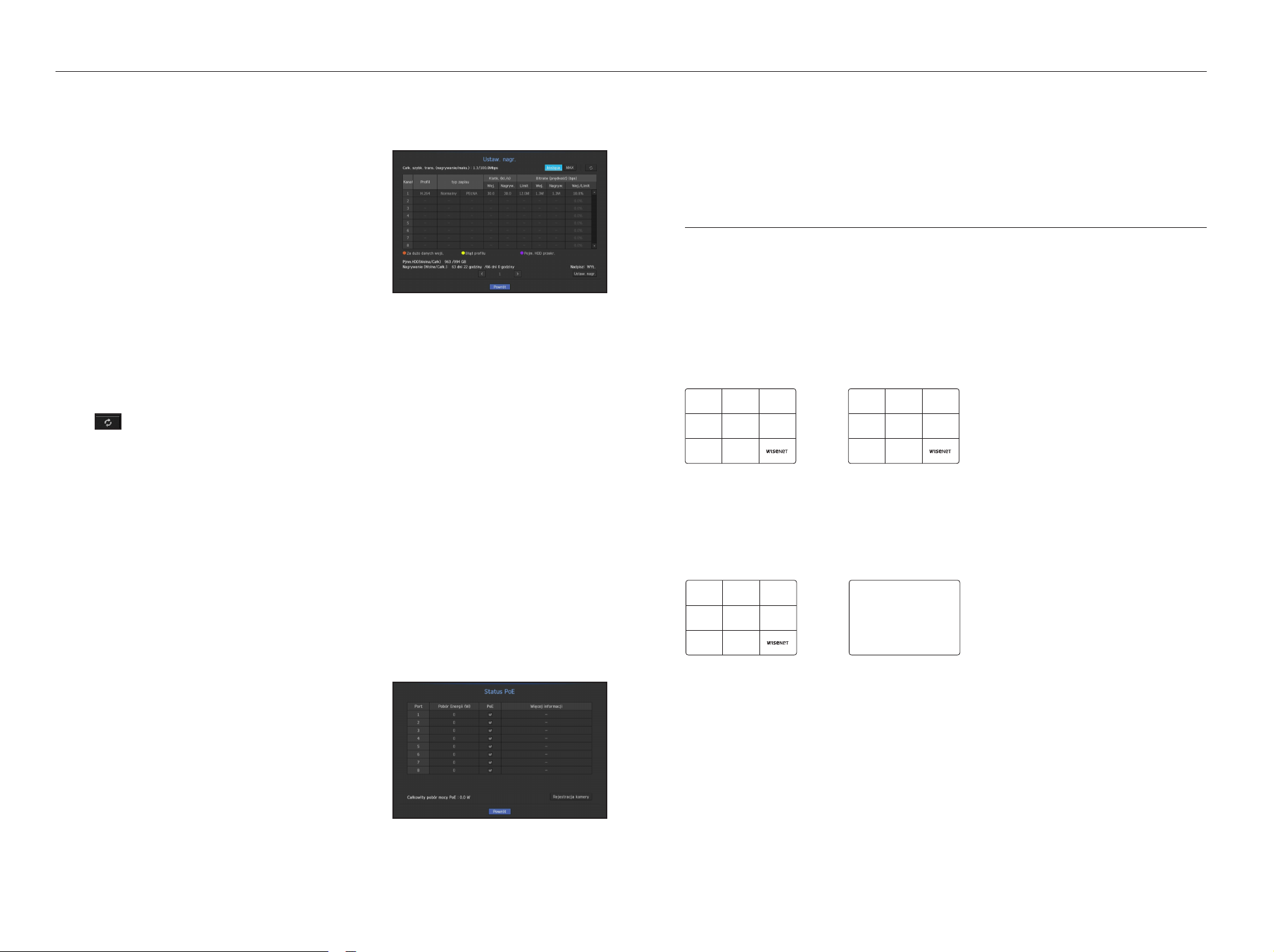

Ustaw. nagr.

Po wybraniu opcji <Nagryw.> w menu <Status> na ekranie na żywo można sprawdzić typ wideo kanału, typ

nagrania, liczbę klatek wejściowych/nagrania oraz wolumen danych dozwolonych/wejściowych/nagrania.

• Całk. szybk. trans. (nagrywanie/maks.) : Szybkość

nagrywania pokazuje rzeczywistą ilość nagranych danych,

natomiast Łączna szybkość oznacza maksymalny przesył

danych dopuszczalny przez nagrywarkę.

• Profil : Przedstawia profil wideo skonfigurowany dla każdego

kanału.

• Klatk. (kl./s) : Wyświetla prędkość wejścia/nagrywania na

sekundę dla każdego kanału.

• Bitrate (prędkość) (bps)

- Limit / Wej. / Nagryw. : Wyświetla ilość danych limitu /

wejścia/nagrywania dla każdego kanału.

- Wej./Limit : Wyświetla współczynnik rzeczywistych danych przesłanych z kamery i dopuszczalną

maksymalną ilość danych określoną przez użytkownika.

• bieżąca : Wyświetla informacje o stanie nagrywania aktualnie przesłanych danych.

• MAX : Wyświetla informacje o nagraniu największych danych nagrywania ze wszystkich skonfigurowanych

nagrań standardowych i nagranych zdarzeń.

•

: Ponownie ładuje informacje o nagraniu.

• Ustaw. nagr. : Ekran menu zostanie przełączony w ekran ustawień nagrywania.

` Zostanie wyświetlony komunikat ostrzegawczy u dołu listy w przypadku zastąpienia wybranego profilu przez rejestrator NVR

M

na inny dostępny. Taka sytuacja może wystąpić, gdy wybrany profil nie pozwala na tworzenie danych wideo. Jeśli ekran

wyświetla obraz wideo, następuje automatyczne przywrócenie wybranego profilu, a jego nazwa na liście zostanie

podświetlona na żółto

` Jeśli nagrywanie klatek głównych przekracza dozwoloną ilość danych określoną w ograniczeniu prędkości, zostanie

wyświetlony alert i ikona na ekranie.

Okno alertu ograniczenia nagrywania nie jest wyświetlane ponownie, o ile ustawienia kamery lub nagrywanie nie zostaną

zmienione. Może zostać wyświetlone ponownie, jeśli ustawienia zostały zmienione, aby powiadamiać o takim stanie.

Aby pominąć okna alertu, zmień ustawienie <Ostrzeżenia dot. konfiguracji> w celu niewyświetlania tego okna. Więcej

informacji o ograniczeniu prędkości nagrywania danych zawiera część „Konfiguracja nagrywania”. (Strona 41)

Status PoE

Status PoE każdego portu można określić pozaznaczeniu <PoE> w menu <Status> ekranu na na żywo.

1. Wybrać <Status PoE>.

Pojawi się okno statusu PoE.

• Pobór Energii (W): Pokazuje pobór mocy przez PoE.

- 0 : Port jest wolny lub urządzenie korzysta z własnego

zasilania.

- – : Problem z portem (Szczegółowa informacja jest

wyświetlana jako dodatkowa.)

• PoE : Włącza i wyłącza zasilanie kamery.

Zaznaczenie oznacza, że zasilanie jest włączone, natomiast brak zaznaczenia oznacza, że jest wyłączone.

• Informacje dodatkowe: Problemy z zasilaniem zostały wyjaśnione tutaj.

Problemy z zasilaniem obejmują nadmierny pobór (klasa 1 i 4) oraz problemy z napięciem.

• Całkowity pobór mocy przez PoE: Pokazuje sumę poborów mocy przez wszystkie porty.

2. Aby przejść do poprzedniego ekranu przycisnąć <Powrót>.

Ustawienia kanałów

Kanał można wyświetlić w wybranym obszarze podzielonego ekranu.

▼

1. Umieść kursor nad nazwą kamery każdego kanału, aby wyświetlić przycisk <

2. Kliknij nazwę kamery, aby wyświetlić listę kanałów, z której można wybrać inny kanał.

3. Wybierz żądany kanał i kliknij go.

Bieżący kanał zostanie przełączony na wybrany kanał.

Wybierz kursorem kanał, który ma być przeniesiony, i przeciągnij go i upuść na żądanym kanale, spowoduje

to zmianę położenia kanału.

> po prawej stronie ekranu.

` Np. przy przełączaniu KAN 1 na KAN 7

;

CH7 CH2 CH3

CH4 CH5 CH6

CH1 CH8

CH1 CH2 CH3

CH4 CH5 CH6

CH7 CH8

Przełączanie na tryb Pojedynczy

W trybie podziału ekranu wybierz i kliknij dwukrotnie wybrany kanał, aby przełączyć go w tryb Pojedynczy.

Aby przełączyć się na tryb jednoekranowy, przycisnąć numer kanału na pilocie.

Zapoznać się z "Pilot > Korzystanie z przyciskow numerycznych". (Strona 8)

` Np.: Dwukliknąć na kanał 3 lub nacisnąc numer 3 na pilocie.

CH1 CH2 CH3

CH4 CH5 CH6

CH7 CH8

;

CH3

`

Całkowity pobór mocy w przypadku zasilania PoE jest następujący:

M

XRN-810S (8 porów) – 100 W, XRN-410S (4 pory) – 50 W. Jeśli w

pojedynczym porcie zostanie przekroczona wartość 36 W lub we wszystkich portach zostanie przekroczona wartość podana jako

całkowity pobór mocy PoE, porty będą kolejno odłączane od zasilania.

20_ tryb na żywo

Page 21

ZOOM

ROZKŁAD

Funkcja aktywna jest tylko w trybie Pojedynczy na żywo.

Po wskazaniu pojedynczego ekranu, użycie funkcji powiększenia powiększy ekran o czynnik 3.

1. W menu ekranu żywego wybierz <ZOOM>.

Przycisnąć przycisk [ZOOM] na pilocie lub kliknąć <

Na środku ekranu pokaże się ikona powiększenia.

2. Można korzystać z przycisków kierunkowych (▲▼◄►) lub przeciągnąć myszą i ustawić powiększenie

obszaru.

3. Naciśnij klawisz [ENTER] lub dwukrotnie kliknij myszą, aby powiększyć wybrany obszar 3-krotnie.

> na menu start.

` Na powiększonym ekranie można przeciągać myszą oraa korzystać z przycisków kierunkowych (▲▼◄►) i przesuwać

powiększony obszar.

4. W menu ekranu żywego wybierz <Powiększ>.

Aby wyłączyć powiększenie, przycisnąć przycisk [ZOOM] na pilocie lub kliknąć <

> na menu start.

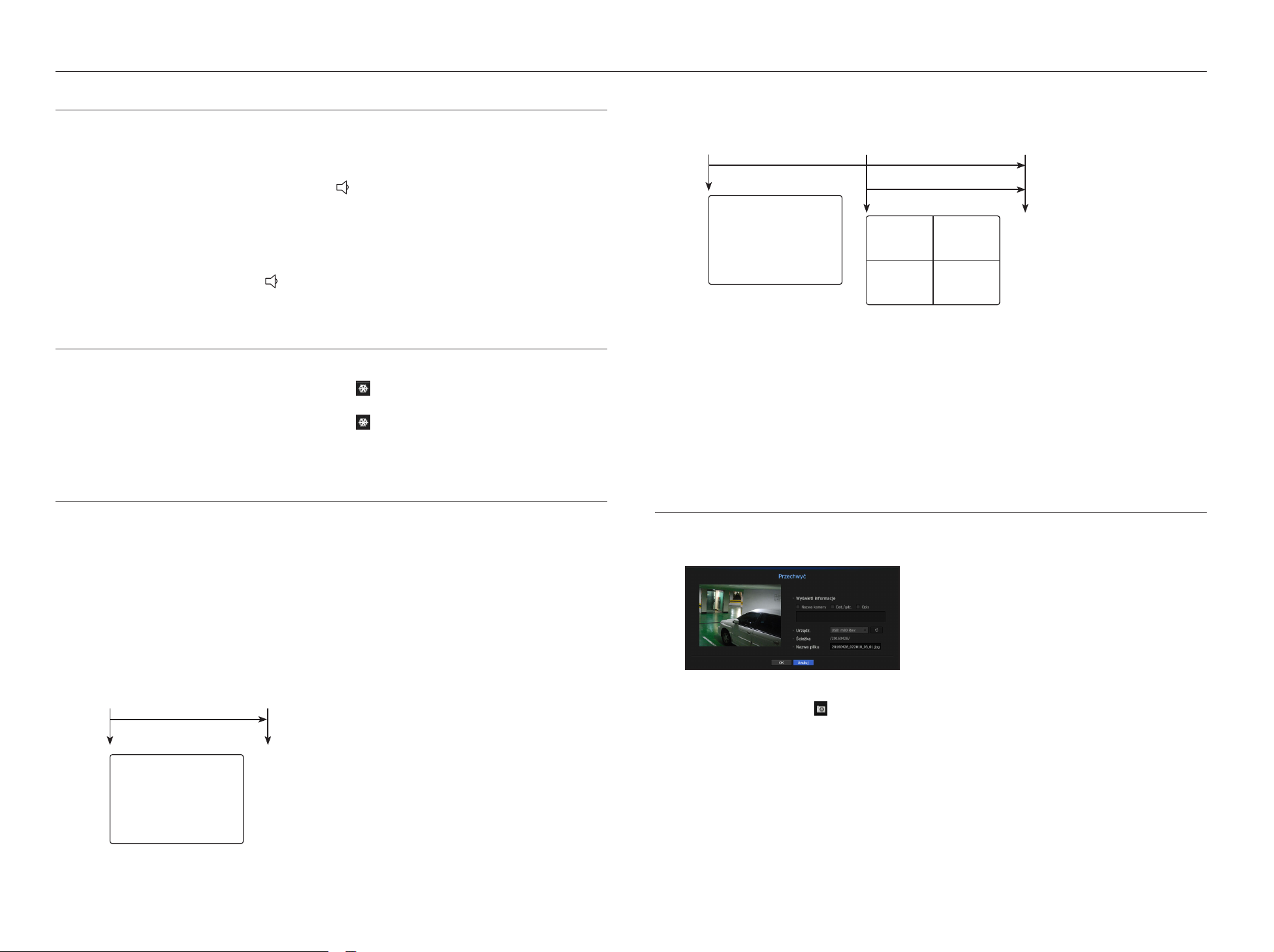

;

<Normalny> <Powiększony 3x>

Na ekranie żywym możesz ustawić układ dla każdego kanału.

Konfigurowanie układu na żywo

W tej części omówiono sposób wybierania serii kanałów według ich celu/dostępności oraz monitorowania ich

w jednym układzie.

Przykład: Układ „Lobby” — Kamera w lobby 1, Kamera w lobby 2, Kamera przy wejściu frontowym 2

Układ „VIP” — Pokój spotkań dyrektora 1, Pokój spotkań dyrektora 2, Gabinet dyrektora 1, Kamer w korytarzu

na 7, piętrze

c

b

g

a

def

Aby utworzyć nowy układ, wykonaj poniższe kroki:

a Otwórz menu konfiguracji układu kanałów.

b Kliknij opcję <Nowy>.

c Wprowadź nazwy dla wybranych kanałów (np. PARKING).

d Wybierz kanały, które chcesz dodać do układu (np. 1, 2, 3, 4).

e Wybierz tryb podziału, który ma być zastosowany (np. podział na 4).

f Kliknij <OK>.

g Wybierz układ, aby wyświetlić go na ekranie (np. zmień na PARKING).

1. Wybierz <

Pojawi się ekran ustawień układu.

• Nowy: Możesz ustawić nowy układ.

• Zm.naz.: Możesz dokonać zmian w wybranym układzie.

Po zmianie układy porządek kanałów przywracany jest do ustawień wstępnych.

• Usuń: Możesz usunąć wskazany układ.

• Tabela kan.: Możesz wybrać z tablicy kanały do zarejestrowania lub usunięcia z układu.

• Lista kanałów: Możesz wybrać z listy kanały do zarejestrowania lub usunięcia z układu.

2. Naciśnij przycisk <Nowy> i wprowadź nazwę dodawanego układu.

3. Kliknij i z <kan.> lub <Lista kanałów> wybierz kanał do wyświetlenia na ekranie układu.

4. Kliknij w <OK>, aby zapisać wybrany układ.

>.

● TRYB NA ŻYWO

` Układ jest zapisywany osobno dla każdego użytkownika.

M

Polski _21

Page 22

CH1CH7 CH8

CH13 CH14

CH15 CH16

CH1 CH3

CH2

CH4 CH5 CH6

CH2

CH1 CH2

CH1CH7 CH8

CH13 CH14

CH15 CH16

CH1 CH3

CH2

CH4 CH5 CH6

CH2

CH1 CH2

tryb na żywo

WŁ./WYŁ. AUDIO

Można włączyć/wyłączyć dźwięk odpowiadający kanałowi w trybie na żywo.

WŁ./WYŁ. Audio w trybie Pojedynczy

Aby włączyć/wyłączyć dźwięk, kliknąć w ikonę audio ( ) na ekranie lub na pilocie nacisnąć przycisk [AUDIO].

M

` Jeśli ustawienia wyjścia sygnału audio zostały poprawnie skonfigurowane, ale nie słychać dźwięku, sprawdź, czy podłączona

kamera sieciowa obsługuje sygnał dźwięku i czy ustawienia dźwięku zostały odpowiednio skonfigurowane.

Ikona dźwięku może być wyświetlana, jeśli sygnał dźwięku nie jest przekazywany z uwagi na szumy.

` Tylko w kanale, w którym opcja <AUDIO> jest ustawiona na <WŁ.> w opcji „Urządz. pam. mas. > Kamera” w trybie na

żywo wyświetlana jest ikona audio (

), za pomocą której można włączyć/wyłączyć dźwięk.

ZATRZYMAJ

Funkcja ta jest dostępna tylko w trybie na żywo i umożliwia chwilowe wstrzymanie odtwarzania obrazu na żywo.

1. Przycisnąć przycisk [FREEZE] na pilocie lub kliknąć <

Odtwarzanie wideo jest przerwane (pauza).

2. Przycisnąć przycisk [FREEZE] na pilocie lub kliknąć <

Pauza jest anulowana. Odtwarzanie jest wznowione.

> na menu start.

> na menu start.

` Np. Jeśli opcja <Wyświetl. zdarz.> zostanie ustawiona na 5 sekund, a na KAN 2 wystąpi zdarzenie w ustawionym czasie po

wystąpieniu pierwszego zdarzenia na KAN 1.

Wystąpienie zdarzenia 4 sekundy 9 sekundy

Zatrzym. alarm

CH1 CH2

CH1

` Aby inicjować wyjście alarmu i anulować funkcję zdarzenia, przycisnąć przycisk [ALARM] lub wybrać <Stop Alarm>.

M

` W przypadku wyjścia alarmu przy ustawionych czasach przed i po zdarzeniu oraz nagrywaniu zdarzenia, nagrywanie

zdarzenia rozpoczęte zostanie zgodnie z określonym typem nagrywania (przed lub po zdarzeniu).

` W przypadku ciągłych zdarzeń, np. wykrywania ruchu, przełączenie do innego trybu podziału ekranu może nie być

J

natychmiastowe, jeśli występują połączone zdarzenia nawet wtedy, gdy zatrzymano alarm zdarzenia.

` Obraz wideo może być opóźniony, w zależności od stanu sieci.

` Wyjście zdarzenia może zostać opóźnione, ponieważ przekazanie zdarzenia alarmu z kamery sieciowej wymaga czasu.

MONITOROWANIE ZDARZEŃ

Powoduje wyświetlenie kanału w synchronizacji z określonym zdarzeniem (Czujnik/Ruch/Brak sygnału wideo), jeżeli

ono wystąpi.

W opcji „Monitoruj > Wyświetl. zdarz.” ustaw monitoring zdarzeń na WŁ./WYŁ. i podaj czas wyświetlania zdarzenia.

(Strona 39)

Wystąpienie zdarzenia 5 sekundy

• Jeżeli jednocześnie wystąpi wiele zdarzeń, ekran przełączy się w tryb podziału.

- 2~4 zdarzeń : tryb podziału ekranu na 4-częściowy

- 5~9 zdarzeń : tryb podziału ekranu na 9-częściowy

• Jeżeli w czasie ustawionym w opcji <Wyświetl. zdarz.> wystąpi drugie zdarzenie, pierwsze zdarzenie będzie

trwało dopóki nie zostanie zakończone drugie.

` Np. Jeśli opcja <Wyświetl. zdarz.> zostanie ustawiona na 5 sekund a tylko jedno zdarzenie wystąpi na KAN 1.

Zatrzym. alarm

CH1

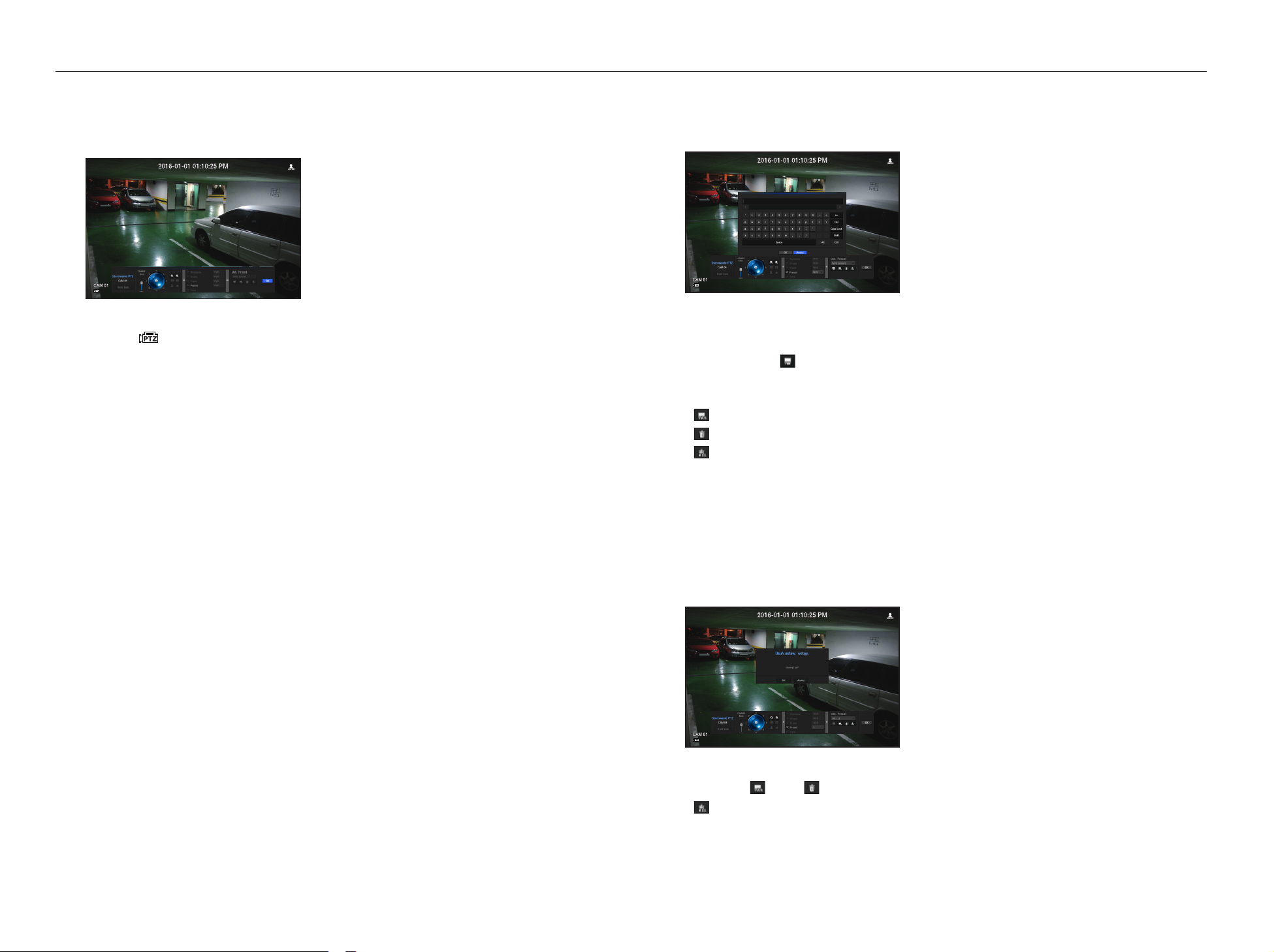

PRZECHWYĆ

Istnieje możliwość zapisania zrzutu ekranu wybranego na ekranie na żywo.

Funkcja ta jest dostępna w trybie jednokanałowym na ekranie na żywo lub podczas wybierania kanału.

1. Wybierz opcję <Przechwyć> z menu ekranu na żywo.

Możesz kliknąć opcję <

2. Wybierz informacje wyjściowe, które mają zostać wyświetlone na zapisanym zrzucie ekranu.

` Po zaznaczeniu pola wyboru <Opis> wyświetlone zostanie okno umożliwiające wprowadzenie opisu. Opis może zawierać

maksymalnie 50 znaków koreańskich.

3. Wybierz urządzenie, na którym ma zostać zapisany plik zrzutu ekranu, ścieżkę pliku i nazwę pliku.

4. Wybierz wszystkie ustawienia i kliknij przycisk <OK>. Zrzut ekranu zostanie zapisany w wybranym

urządzeniu.

> w menu programu uruchamiającego.

22_ tryb na żywo

Page 23

ZACHOWANIE PROPORCJI EKRANU

Proporcje ekranu dla obrazu wideo na żywo można zmienić.

Zachowanie proporcji ekranu dla wszystkich kanałów

Proporcje ekranu dla obrazu wideo na wszystkich kanałach można zmienić w trybie podzielonego ekranu na żywo.

1. Z menu ekranu na żywo wybierz opcję <Proporcje pełn ekran>.

Proporcje ekranu zostaną zmienione na wszystkich kanałach.

2. Aby przywrócić poprzednie proporcje ekranu, zaznacz opcję menu <Proporcje pełn ekran>.

Tryb sceny ►

Rozkład ►

Proporcje pełn ekran

Status ►

Audio wył.

Zatrzym.

Zatrzym. alarm

Nagryw.

Odtwórz

Szukaj

Kop zap

Menu

Skóc. Ustaw ►

Zamknij

Wylog.

Ukr. apl. uruch

Zachowanie proporcji ekranu dla jednego kanału

;

WYŚWIETLANIE TEKSTU

Zmiana tekstu wynikowego

NVR umożliwia wyświetlanie tekstu w trybie ekranu na żywo, jeśli ustawiono urządzenie tekstowe.

Wybór tekstu wynikowego

Jest to możliwe po podłączeniu urządzenia tekstowego.

• Wyłączanie tekstu wynikowego : Z listy tekstowej wybierz opcję „WYŁ”.

•

Wyświetlanie na urządzeniach innych niż wstępnie ustawione urządzenie: Z listy tekstowej wybierz urządzenie

do wyświetlania.

Cheese 0.69

Onions 1.58

Peppers red, loose 0.59

Cheese 0.69

Onions 1.58

Peppers red, loose 0.59

2 x 0.79 1.18

TEXT 01

WYŁ.

WYŁ.WYŁ.

Cheese 0.69

Onions 1.58

Peppers red, loose 0.59

2 x 0.79 1.18

TEXT 01

Cheese 0.69

Onions 1.58

Peppers red, loose 0.59

2 x 0.79 1.18

TEXT 01

2 x 0.79 1.18

TEXT 01

Cheese 0.69

Onions 1.58

Peppers red, loose 0.59

2 x 0.79 1.18

TEXT 01

Onions 3.59

CHIP 2.37

Apple 2.69

Goat 0.79

Cheese 0.69

Onions 1.58

Peppers red, loose 0.59

2 x 0.79 1.18

Pasta 0.59

2 x 0.59 1.18

========================

TOTAL 3.63

TEXT 01

Onions 3.59

CHIP 2.37

Apple 2.69

Goat 0.79

Cheese 0.69

Onions 1.58

Peppers red, loose 0.59

2 x 0.79 1.18

TEXT 01

OK

● TRYB NA ŻYWO

Po wybraniu kanału w trybie pojedynczego lub podzielonego ekranu na żywo można zmienić jego proporcje.

1. Z menu ekranu na żywo wybierz opcję <Proporcje ekran kan>.Proporcje ekranu na wybranym kanale

zostaną zmienione.

2. Aby przywrócić poprzednie proporcje ekranu, ponownie wybierz opcję <Proporcje ekran kan>.

Tryb sceny ►

Rozkład ►

Proporcje ekran kan

Status ►

Sterowanie PTZ

ZOOM

Audio ►

Zatrzym.

Zatrzym. alarm

Przechwyć

Nagryw.

Odtwórz

Szukaj

Kop zap

Menu

Skóc. Ustaw

Zamknij

Wylog.

Ukr. apl. uruch

;

STEROWANIE PTZ

Za pomocą tego urządzenia NVR można skonfigurować ustawienia kamery PTZ oraz kamer komercyjnych

dostępnych na rynku, zgodnie z preferencjami.

Urządzenie PTZ

Aktywne wyłącznie wtedy, gdy wybrany jest kanał, do którego podłączona jest kamera PTZ.

Wprowadzenie do działania PTZ

Kamera PTZ zostanie uruchomiona wyłącznie wtedy, gdy wybrany został kanał kamery PTZ, co możliwe jest za

pomocą:

• Menu uruchamiania : Kliknij <

• Menu Na żywo : Wybierz opcję <Sterowanie PTZ> w menu kontekstowym ekranu Na żywo.

• Ikon ekranu Na żywo : Kliknij ikonę <

` Ta opcja dostępna jest tylko wtedy, gdy kamera < > podłączona, a ikona PTZ jest wyświetlana na ekranie.

M

` Nawet, jeśli podłączona kamera sieciowa nie obsługuje funkcji PTZ, możesz skonfigurować ustawienia sterowania PTZ

(jeśli to możliwe) instalując sterownik PTZ (urządzenie fizyczne).

` Obsługuje tylko kamery sieciowe Hanwha Techwin z funkcja PTZ oraz kamery zarejestrowane w ONVIF.

> w menu uruchamiania ekranu Na żywo.

> na ekranie na żywo.

Polski _23

Page 24

tryb na żywo

Korzystanie z kamery PTZ

Możesz korzystać z pojedynczej kamery PTZ do wykonania panoramowania, odchylenia i powiększania, aby

monitorować wiele miejsc oraz skonfigurować niestandardowe ustawienia wstępne w żądanym trybie.

1. Otwórz menu <PTZ Sterowanie>.

Ikona <

w tryb „Sterowanie PTZ”. Zostanie wyświetlone menu uruchamiania opcji „Sterowanie PTZ”.

M

2. Wyregulować pole widzenia kamery korzystając z kuli PTZ na menu start, bądź ze strzałek prawo/lewo

(▲▼◄►) na pilocie.

• Czułość: Dopasować czułość sterowania panoramą i wychyleniem.

• Pokrętło PTZ: Kliknij obszar niedaleko środka, aby powoli przesunąć obiektyw kamery, kliknięcie oddalonego

obszaru spowoduje szybkie przesunięcie kamery.

` Kliknięcie i przytrzymanie myszy z lewej strony spowoduje przesunięcie kamery w lewo, kliknięcie i przytrzymanie myszy z prawej

strony spowoduje przesunięcie kamery w prawo.

• Powiększenie: Uruchamia funkcję powiększenia kamery PTZ.

• Przesłona: Dostosowuje ilość światła wpadającego do obiektywu kamery.

• Ostr.: Ostrość można regulować ręcznie.

• Wymiana: Przesuw to funkcja monitorowania powodująca poruszanie pomiędzy dwoma zaprogramowanymi

punktami i umożliwiająca śledzenie ruchu.

• Grupa: Funkcja grupy umożliwia grupowanie różnych ustawień wstępnych przed wywoływaniem ich w

kolejności.

• Trasa: Funkcja ścieżki powoduje zapamiętanie ścieżki określonego poruszania się kamery i odtwarza ją do

wglądu użytkownika.

• Tura: Monitorowanie wszystkich grup stworzonych kolejno przez użytkownika.

` Niektóre kamery mogą mieć inną nazwę menu i funkcje Wymiana, Grupy, Tura i Trasa.

> w lewym dolnym rogu ekranu zmieni kolor na żółty, co oznacza, że system przełączony został

` Symbol działającej (aktywnej) funkcji PTZ może być aktywny nawet, jeśli obsługa PTZ nie jest dostępna w trybie normalnym.

Przed przejściem dalej sprawdź więc, czy skonfigurowane zostały ustawienia PTZ.

Ustawienia wstępne

Ustawienie wstępne do określone położenie zapamiętane przez kamerę PTZ. Funkcji Ust. wst. można użyć do

zdefiniowania maksymalnie 255 ustawień jednej kamery PTZ.

Dodawanie ustawienia wstępnego

1. Zaznacz pole ustawienia wstępnego.

2. Wybierz opcję <

Na ekranie wyświetlona zostanie wirtualna klawiatura. Za jej pomocą wprowadź nazwę ustawienia.

` Patrz rozdział „Użycie klawiatury wirtualnej”. (Strona 27)

: Umożliwia zmianę ustawień wstępnych według własnych preferencji.

•

: Usuwa wybrane ustawienie wstępne.

•

: Usuwa wszystkie istniejące ustawienia wstępne.

•

` Można dodać maksymalnie 255 ustawień wstępnych, co stanowi maksymalną liczbę ustawień obsługiwanych przez

M

urządzenie NVR.

` Jeśli kamera, w której zapisane są ustawienia wstępne, zostanie wymieniona na inną, należy ponownie skonfigurować

ustawienia.

3. Wybierz <OK>.

Ustawienie wstępne zostanie zapisane pod podaną nazwą.

Zmiana lub usunięcie zarejestrowanego ustawienia wstępnego

>.

` Nawet, jeśli kamera sieciowa domyślnie obsługuje PTZ, sterowanie PTZ można włączyć tylko, jeśli odpowiednie menu jest

J

aktywne w menu uruchamiania.

Korzystanie z funkcji Cyfrowy PTZ (D-PTZ)

1. Zarejestruj kamerę obsługującą profil D-PTZ.

- W kamerach obsługujących profil D-PTZ dostępna jest funkcja D-PTZ.

2. Zarówno kamery obsługujące ogólną funkcję PTZ, jak i kamery obsługujące funkcję D-PTZ są w stanie

sterować obrazem na żywo za pośrednictwem menu funkcyjnych <Sterowanie PTZ>.

` Więcej informacji na temat obsługiwanych funkcji można znaleźć w podręczniku kamery.

24_ tryb na żywo

1. Zaznacza pole wyboru ustawienia wstępnego i wybierz ustawienie, które chcesz zmienić lub usunąć.

2. Naciśnij <

•

: Usuwa wszystkie istniejące ustawienia wstępne.

` Przy usuwaniu wszystkich ustawień wstępnych usunięte zostaną domyślne ustawienia wstępne kamery sieciowej.

J

3. Podaj nową nazwę i naciśnij <OK>.

> lub < >, zgodnie z preferencjami.

Page 25

TWORZENIE KOPII ZAPASOWEJ

Umożliwia sprawdzenie urządzenia do tworzenia kopii zapasowych oraz utworzenie harmonogramu tworzenia kopii

zapasowych według kanałów lub godziny.

4. Naciśnij przycisk [KOP ZAP] na pilocie zdalnego sterowania lub wybierz opcję <KOP ZAP> z menu ekranu

na żywo.

Możesz kliknąć opcję <

5. Wyświetlony zostanie ekran ustawień kopii zapasowej.

•Kanał : Umożliwia ustawienie kanału tworzenia kopii zapasowej.

` Można wybrać wiele kanałów.

Po wybraniu opcji <Wsz.KAN> wybrane zostaną wszystkie kanały.

•Zakres kop.zap. : Umożliwia ustawienie czasu <Start> i <Koniec> tworzenia kopii zapasowej.

•Pokryw. dane : Pokazuje listę pokrywających się danych w tym samym czasie, według numeracji danych.

Opcja ta pojawia się, jeśli z jednego kanału jest wiele danych z określonego punktu w czasie, z powodu

zmiany czasu lub ustawień strefy czasowej, itd.

` Informacje na temat czasu i stref czasowych znajdują się w części „Ustawienia data/godz./języka”. (Strona 26)

•Urządz. : Umożliwia wybranie urządzenia do tworzenia kopii zapasowej spośród rozpoznanych urządzeń.

•Typ : Umożliwia ustawienie formatu danych kopii zapasowej.

- NVR : Zapisane dane mogą być odtwarzane wyłącznie na nagrywarce NVR.

- SEC : Zapisuje dane we własnym formacie Samsung, z wbudowaną przeglądarką, która obsługuje

natychmiastowe odtwarzanie na komputerze.

` Po wybraniu formatu SEC można wybrać lub anulować opcje „Hasło” i „Dane tekst włączone”.

•Ścieżka : Wyświetla lokalizację folderu, w którym ma zostać zapisany plik kopii zapasowej.

•Sprawdź pojem. : Pokazuje rozmiar wybranych danych do tworzenia kopii zapasowej, wykorzystaną

idostępną pojemność wybranego urządzenia do zapisu kopii zapasowej.

6. Po wprowadzeniu ustawień kopii zapasowej naciśnij przycisk <OK>.

` Jeżeli nie zostało rozpoznane żadne dostępne urządzenie do zapisu kopii zapasowej, przycisk <OK> nie jest aktywny.

> w menu programu uruchamiającego.

● TRYB NA ŻYWO

` W trakcie tworzenia kopii zapasowej, aplikacja może działać wolniej.

J

` Można przejść do menu ekranu podczas operacji tworzenia kopii zapasowej, ale nie są dostępne dane odtwarzania.

` Dane można odtworzyć w przeglądarce podczas wykonywania backupu, ale audio wtedy nie działa.

` Jeśli tworzenie kopii zapasowej nie powiodło się, wybierz polecenia „Urządzenie > Urządzenie pamięci masowej” i

sprawdź ilość wolnego miejsca na dysku twardym oraz sprawdź, czy dysk twardy został poprawnie podłączony.

` Naciśnięcie przycisku <Wyjdź> w trakcie tworzenia kopii zapasowej spowoduje powrót do poprzedniego menu w trakcie

M

tworzenia kopii zapasowej.

Polski _25

Page 26

menu konfiguracji

Możesz zmieniać ustawienia systemu, urządzeń oraz opcje nagrywania, zdarzeń i

sieci.

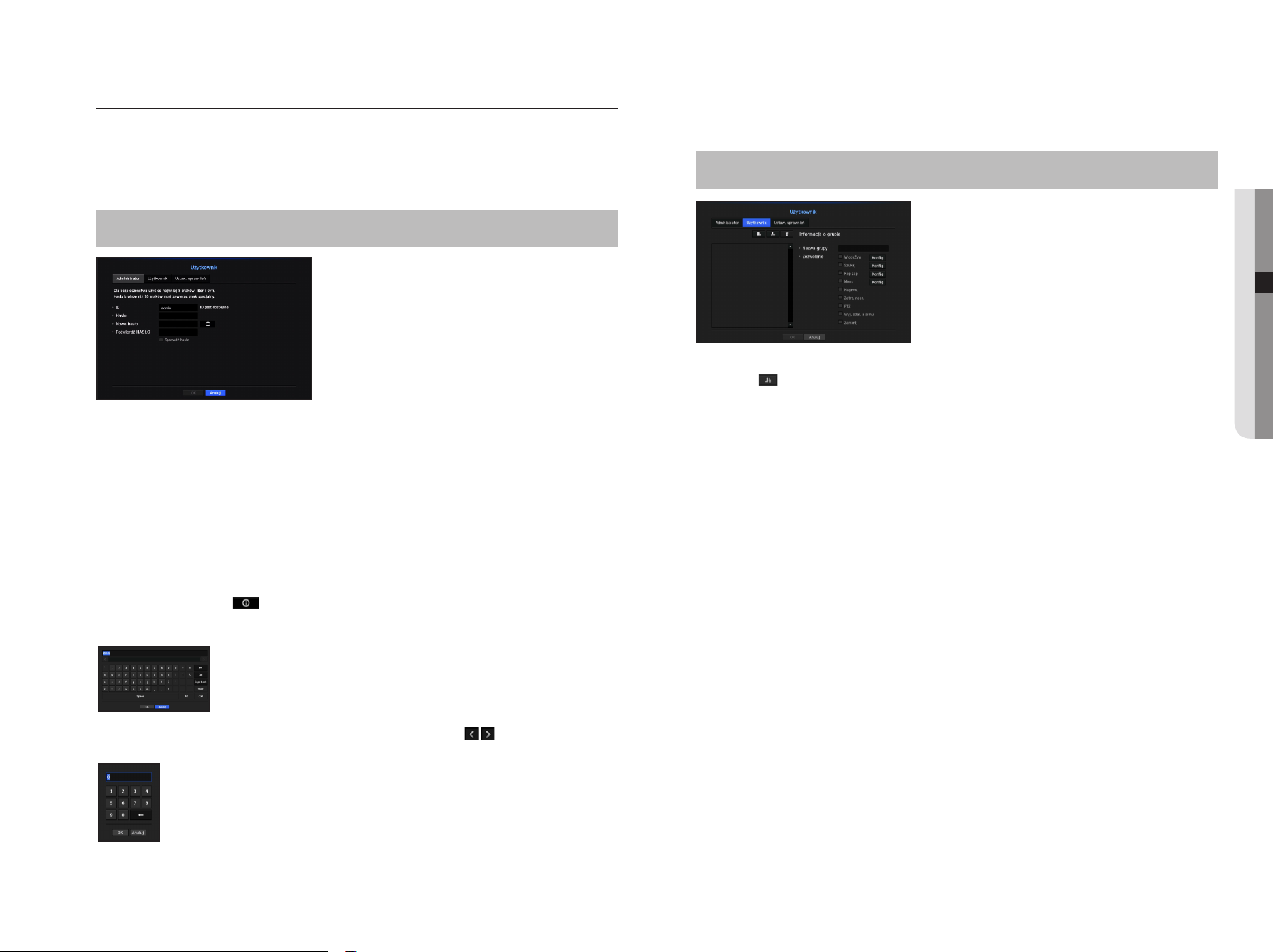

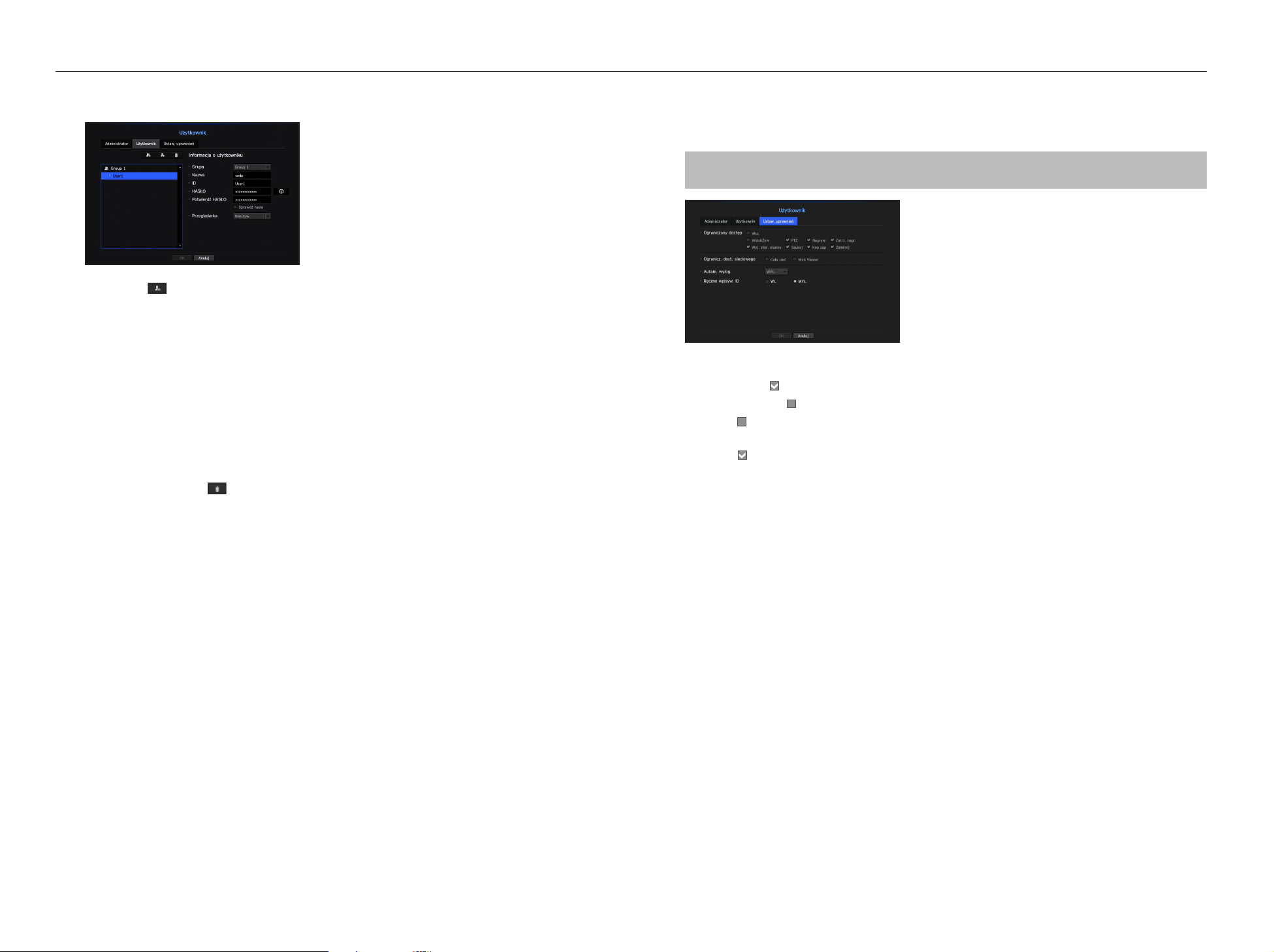

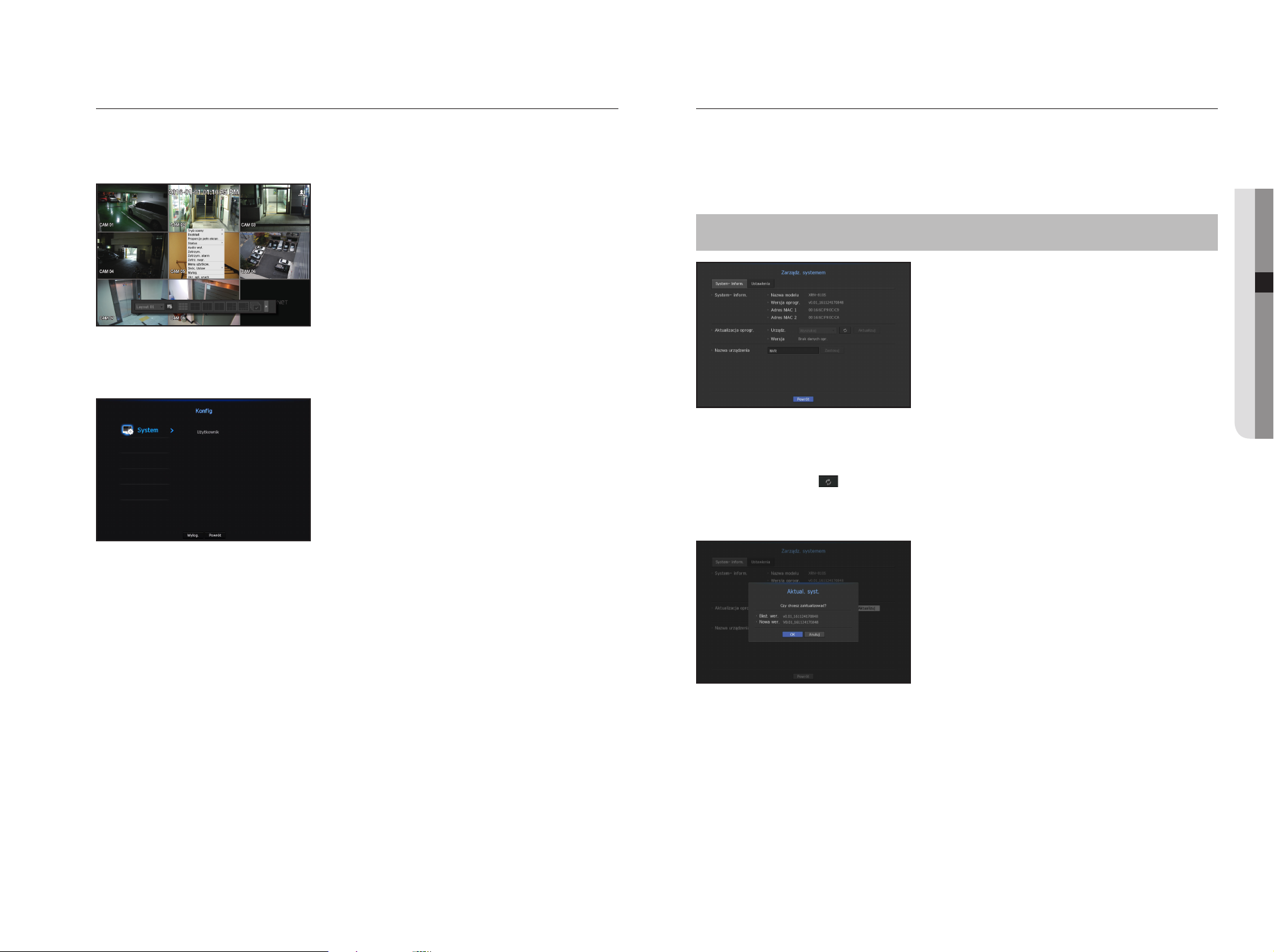

USTAWIENIA SYSTEMU

Możesz ustawiać parametry: Data/Czas/Język, Użytkownik, Właściwości systemu oraz Log.

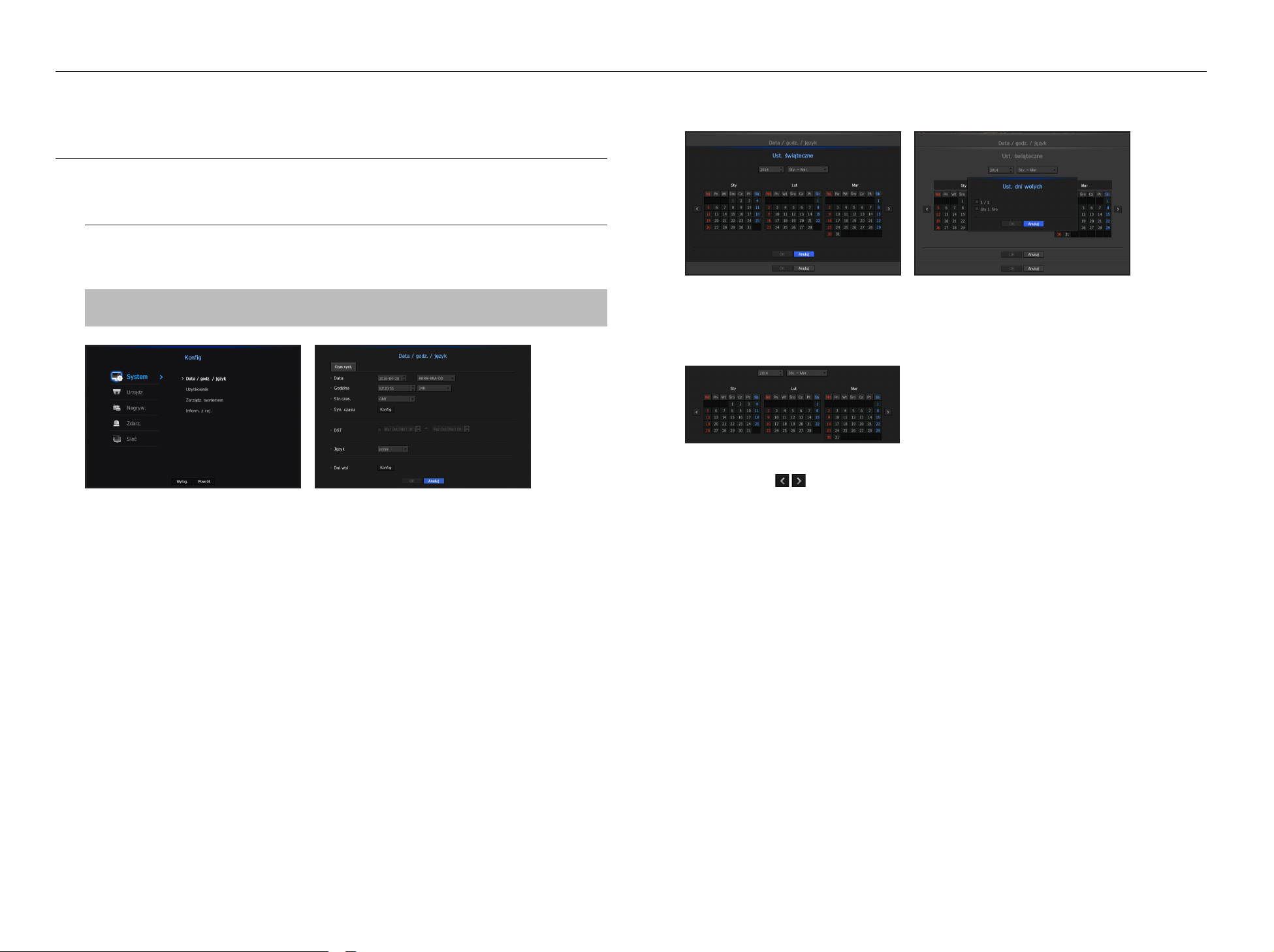

Data/Czas/Język

Ustawienia Data/Czas/Język

Możesz sprawdzić i ustawić bieżącą datę/czas i parametry związane z czasem oraz język interfejsu.

[MENU] [ENTER] ▼ <Menu> [ENTER] <System> ► <Data / godz. / język> [ENTER]

▲▼◄► [ENTER]

•

Dni wol: Użytkownik może wskazać arbitralne daty świąt.

Święta są uwzględniane w <Harmonogram nagrywania> oraz w ustawieniach <Harmonogramu alarmu>,

` tj. każdy pierwszy dzień roku będzie ustawiony jako święto jeżeli 1 stycznia zostanie zaznaczony <1/1>, a każdy pierwszy dzień