Page 1

F-Secure Anti-Virus

Client Security

Guide de

l'administrateur

Page 2

Page 3

« F-Secure » et le symbole du triangle sont des marques déposées de F-Secure Corporation, et les

noms des produits F-Secure ainsi que les symboles et logos sont des marques déposées ou des

marques de commerce de F-Secure Corporation. Tous les noms de produits mentionnés dans la

présente documentation sont des marques commerciales ou des marques déposées de leurs sociétés

respectives. F-Secure Corporation dénie tout intérêt propriétaire vis-à-vis des marques et noms de

sociétés tierces. F-Secure Corporation ne pourra être tenue pour responsable des erreurs ou

omissions afférentes à cette documentation, quand bien même cette société s'efforce de vérifier

l'exactitude des informations contenues dans ses publications. F-Secure Corporation se réserve le

droit de modifier sans préavis les informations contenues dans ce document.

Sauf mention contraire, les sociétés, noms et données utilisés dans les exemples sont fictifs. Aucune

partie de ce document ne peut être reproduite ou transmise à quelque fin ou par quelque moyen que

ce soit, électronique ou mécanique, sans l'autorisation expresse et écrite de F-Secure Corporation.

Ce produit peut être couvert par un ou plusieurs brevets F-Secure, dont les suivants :

GB2353372 GB2366691 GB2366692 GB2366693 GB2367933 GB2368233

GB2374260

Copyright © 2004 F-Secure Corporation. Tous droits réservés. 12000060-5C18

Page 4

Sommaire

A propos de ce guide 1

Présentation ......................................................................................................................... 2

Documentation complémentaire .......................................................................................... 4

Conventions utilisées dans les guides F-Secure ................................................................ 6

Symboles .................................................................................................................... 6

Chapitre 1 Introduction 9

1.1 Présentation ............................................................................................................... 10

1.2 F-Secure Client Security Composants et fonctions....................................................10

1.2.1 Protection antivirus et antispyware................................................................. 10

1.2.2 Protection Internet ..........................................................................................13

1.2.3 Gestion des applications ................................................................................15

1.3 Introduction à F-Secure Policy Manager....................................................................16

1.3.1 Principaux composants de F-Secure Policy Manager.................................... 16

1.3.2 Fonctions de F-Secure Policy Manager ......................................................... 18

1.4 Terminologie de base.................................................................................................19

Chapitre 2 Installation de F-Secure Policy Manager 21

2.1 Présentation ............................................................................................................... 22

2.2 Configuration requise .................................................................................................23

2.2.1 F-Secure Policy Manager Server ................................................................... 23

2.2.2 F-Secure Policy Manager Console.................................................................25

2.3 Procédure d'installation..............................................................................................26

iii

Page 5

2.4 Désinstallation F-Secure Policy Manager .................................................................. 48

Chapitre 3 Introduction à l’interface utilisateur du mode antivirus de

F-Secure Policy Manager49

3.1 Présentation ............................................................................................................... 50

3.2 Onglet Domaines de stratégie.................................................................................... 51

3.3 Onglets de gestion ..................................................................................................... 51

3.3.1 Onglet Résumé...............................................................................................52

3.3.2 Onglet Attaque................................................................................................58

3.3.3 Onglet Paramètres ......................................................................................... 61

3.3.4 Onglet Etat......................................................................................................97

3.3.5 Onglet Alertes...............................................................................................104

3.3.6 Onglet Rapports ...........................................................................................106

3.3.7 Onglet Installation......................................................................................... 108

3.3.8 Onglet Opérations ........................................................................................110

3.4 Barre d'outils ............................................................................................................111

3.5 Commandes des menus .......................................................................................... 113

3.6 Transmission des paramètres par héritage..............................................................116

3.6.1 Affichage de l'héritage de paramètres dans l'interface utilisateur ................117

3.6.2 Verrouillage et déverrouillage simultanés de tous les paramètres d'une page ..

118

3.6.3 Héritage des paramètres dans les tables.....................................................119

Chapitre 4 Configuration du réseau géré 121

4.1 Présentation ............................................................................................................. 122

4.2 Première connexion .................................................................................................123

4.2.1 Ouverture de session ...................................................................................123

4.3 Création de la structure du domaine ........................................................................ 127

4.3.1 Ajout de domaines et sous-domaines de stratégie.......................................129

4.4 Ajout d'hôtes.............................................................................................................129

4.4.1 Domaines Windows......................................................................................130

4.4.2 Hôtes auto-enregistrés ................................................................................. 130

4.4.3 F-SecureInstallations à distance .................................................................. 135

4.4.4 Installation par stratégies.............................................................................. 144

4.4.5 Installations et mises à jour locales à l'aide de packages préconfigurés ..... 149

iv

Page 6

4.5 Installation locale......................................................................................................155

4.5.1 Configuration système requise pour l'installation locale...............................155

4.5.2 Instructions d’installation ..............................................................................156

4.6 Installation sur un hôte infecté .................................................................................157

4.7 Comment vérifier que les connexions de gestion fonctionnent................................157

Chapitre 5 Configuration de la protection contre les virus et les logiciels

espions159

5.1 Présentation : Objectif de l'utilisation de la protection contre les virus et les logiciels espions161

5.2 Configuration des mises à jour automatiques ..........................................................162

5.2.1 Fonctionnement des mises à jour automatiques......................................... 163

5.2.2 Paramètres de configuration des mises à jour automatiques.......................163

5.2.3 Configuration des mises à jour automatique à partir de Policy Manager Server

164

5.2.4 Configuration de Policy Manager Proxy .......................................................165

5.3 Configuration de l'analyse en temps réel .................................................................166

5.3.1 Paramètres de configuration de l'analyse en temps réel..............................166

5.3.2 Activation de l'analyse en temps réel pour l'ensemble du domaine .............169

5.3.3 Activation forcée de l'analyse en temps réel sur tous les hôtes ...................170

5.3.4 Exclusion du fichier .pst de Microsoft Outlook de l'analyse en temps réel ...171

5.4 Configuration du contrôle du système...................................................................... 172

5.4.1 Paramètres de configuration du contrôle du système .................................. 172

5.5 Configuration de la recherche de rootkits ................................................................ 173

5.5.1 Paramètres de configuration de la recherche de rootkits............................. 174

5.5.2 Lancement de la recherche de rootkits dans l’ensemble du domaine..........174

5.6 Configuration de l'analyse du courrier électronique ................................................. 175

5.6.1 Paramètres de configuration de l'analyse du courrier électronique.............. 175

5.6.2 Activation de l'analyse du courrier électronique pour les messages entrants et

sortants178

5.7 Configuration de l'analyse du trafic Web (HTTP) .....................................................180

5.7.1 Paramètres de configuration de l'analyse HTTP .......................................... 180

5.7.2 Activation de l'analyse du trafic Web pour l'ensemble du domaine.............. 181

5.7.3 Exclusion d'un site Web de l'analyse HTTP .................................................181

5.8 Configuration de la recherche de logiciels espions.................................................. 183

v

Page 7

5.8.1 Paramètres de contrôle des logiciels espions ..............................................184

5.8.2 Configuration du contrôle des logiciels espions pour l'ensemble du domaine ...

189

5.8.3 Lancement de la recherche de logiciels espions dans l'ensemble du domaine .

191

5.8.4 Autorisation de l'utilisation d'un composant de logiciel espion ou de riskware...

192

5.9 Interdiction de modification des paramètres par les utilisateurs ..............................193

5.9.1 Marquage de tous les paramètres de protection antivirus comme finals .....193

5.10 Configuration d'envoi d'alertes de F-Secure Client Security ....................................194

5.10.1 Configuration de F-Secure Client Security pour prévoir l'envoi d'alertes de virus

à une adresse électronique194

5.10.2 Désactivation des fenêtres indépendantes d'alerte de F-Secure Client Security

196

5.11 Surveillance des virus sur le réseau ........................................................................ 197

5.12 Test de la protection antivirus .................................................................................. 197

Chapitre 6 Configuration de la protection Internet 199

6.1 Présentation : Objectif de l'utilisation de la protection Internet.................................200

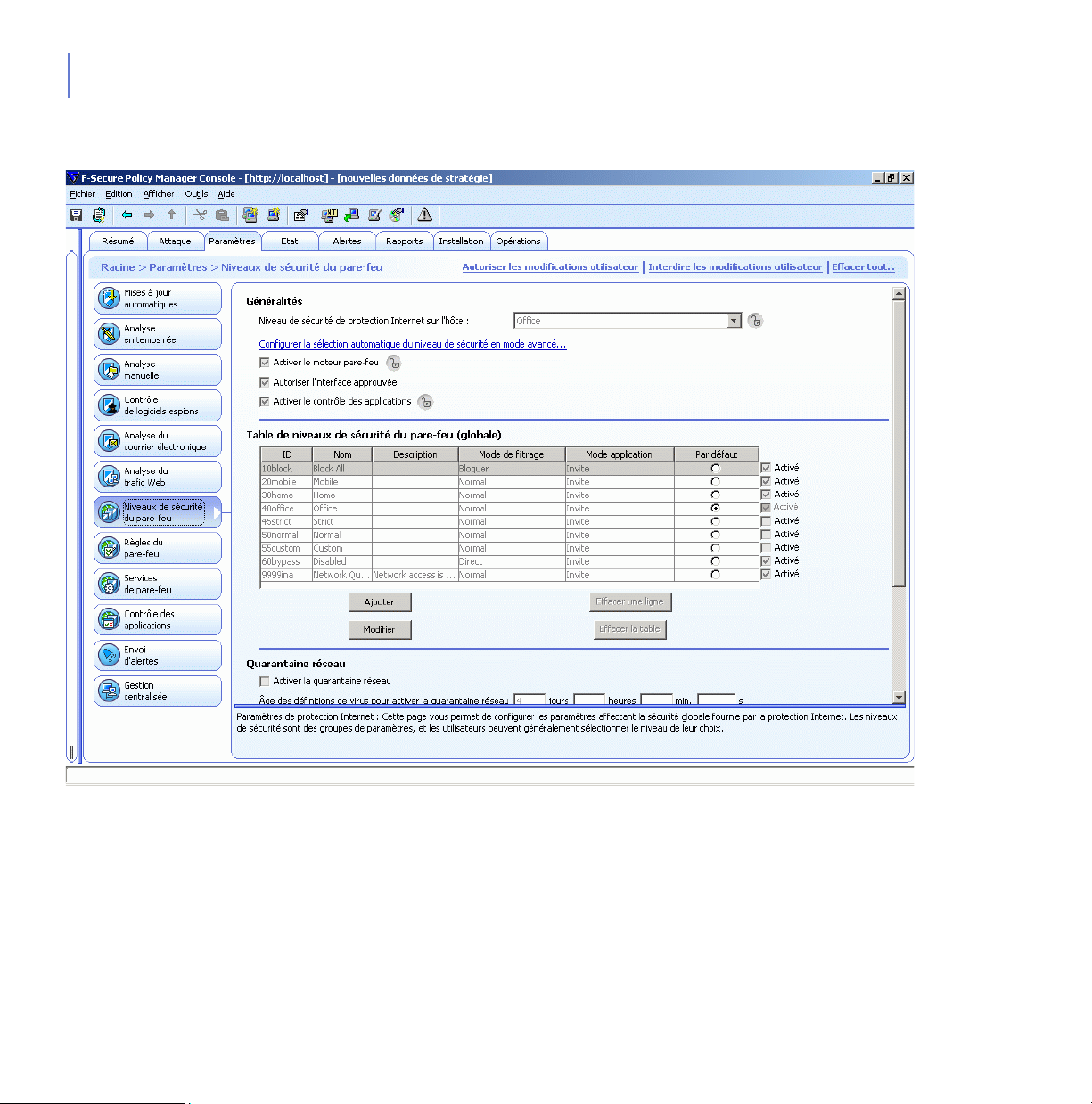

6.1.1 Niveaux de sécurité globale de pare-feu...................................................... 201

6.1.2 Principes d'élaboration des niveaux de sécurité .......................................... 203

6.2 Configuration des niveaux et règles de sécurité de la protection Internet ...............204

6.2.1 Sélection d'un niveau de sécurité actif pour un poste de travail...................204

6.2.2 Configuration d'un niveau de sécurité par défaut pour les hôtes gérés .......205

6.2.3 Ajout d'un nouveau niveau de sécurité pour un domaine particulier ............206

6.3 Configuration de la quarantaine réseau ...................................................................210

6.3.1 Paramètres de quarantaine réseau..............................................................210

6.3.2 Activation de la quarantaine réseau à l'échelle du domaine ........................210

6.3.3 Réglage de la quarantaine réseau ...............................................................211

6.4 Configuration des alertes de règle de la protection Internet ....................................212

6.4.1 Ajout d'une nouvelle règle de la protection Internet avec alerte................... 212

6.5 Configuration du contrôle des applications .............................................................. 216

6.5.1 Paramètres de configuration du contrôle des applications...........................218

6.5.2 Première configuration du contrôle des applications.................................... 219

6.5.3 Création d'une règle pour une application inconnue au niveau racine.........221

vi

Page 8

6.5.4 Modification d'une règle de contrôle des applications existante...................223

6.5.5 Désactivation des fenêtres contextuelles de contrôle des applications........ 224

6.6 Utilisation d'alertes pour vérifier le fonctionnement de la protection Internet ...........225

6.7 Configuration de la prévention des intrusions ..........................................................226

6.7.1 Paramètres de configuration de la prévention des intrusions....................... 227

6.7.2 Configuration d'IDS pour les ordinateurs de bureau et les portables ...........229

Chapitre 7 Comment vérifier que l'environnement est protégé 231

7.1 Présentation ............................................................................................................. 232

7.2 Vérification de l'état de protection dans l'onglet Attaque..........................................232

7.3 Comment vérifier que tous les hôtes utilisent la dernière stratégie..........................232

7.4 Comment vérifier que le serveur utilise les définitions de virus les plus récentes ...233

7.5 Comment vérifier que les hôtes ont les définitions de virus les plus récentes .........233

7.6 Comment vérifier qu'aucun hôte n'est déconnecté ..................................................234

7.7 Visualisation des rapports d'analyse ........................................................................ 234

7.8 Affichage des alertes................................................................................................235

7.9 Création d'un rapport d'infection hebdomadaire ......................................................236

7.10 Surveillance d'une attaque réseau potentielle.......................................................... 237

Chapitre 8 Mise à jour du logiciel 239

8.1 Présentation ............................................................................................................. 240

8.1 Utilisation de l'éditeur d'installation .......................................................................... 240

Chapitre 9 Opérations sur les hôtes locaux 245

9.1 Présentation ............................................................................................................. 246

9.2 Recherche manuelle de virus de fichier................................................................... 246

9.3 Affichage du rapport d'analyse le plus récent sur un hôte local ...............................247

9.4 Ajout d'une analyse planifiée à partir d'un hôte local ............................................... 247

9.5 Consignation et emplacement des fichiers journaux sur les hôtes locaux............... 248

9.5.1 LogFile.log....................................................................................................249

9.5.2 Consignation de paquets.............................................................................. 249

9.5.3 Autres fichiers journaux................................................................................252

9.6 Connexion à F-Secure Policy Manager et importation d'un fichier de stratégie

vii

Page 9

manuellement252

9.7 Suspension des téléchargements et mises à jour....................................................254

9.8 Autoriser les utilisateurs à décharger les produits F-Secure.................................... 254

Chapitre 10 Informations sur les virus 257

10.1 Informations sur les virus sur les pages Web de F-Secure......................................258

10.2 Menaces les plus récentes....................................................................................... 258

10.2.1 F-Secure Radar............................................................................................258

10.3 Virus susceptibles d'être rencontrés ........................................................................259

10.4 Comment envoyer un échantillon de virus à F-Secure ............................................259

10.4.1 Comment préparer un échantillon de virus ?................................................260

10.4.2 Quels fichiers envoyer ? ............................................................................... 260

10.4.3 Où envoyer l'échantillon de virus ?...............................................................263

10.4.4 Dans quelle langue ?....................................................................................264

10.4.5 Temps de réponse........................................................................................264

10.5 Que faire en cas d'apparition d'un nouveau virus ? .................................................264

Chapitre 11 Configuration de la prise en charge de Cisco NAC 267

11.1 Introduction ..............................................................................................................268

11.2 Installation de la prise en charge de Cisco NAC...................................................... 268

11.2.1 Importations de définitions d'attributs de validation de posture ....................269

11.3 Attributs à utiliser pour un jeton de posture d'application.........................................270

Chapitre 12 Fonctions avancées : Protection contre les virus et les

logiciels espions273

12.1 Présentation .............................................................................................................274

12.2 Configuration d'une analyse planifiée ......................................................................274

12.3 Configuration de Policy Manager Proxy...................................................................276

12.4 Configuration des mises à jour automatiques sur les hôtes à partir du proxy antivirus .

277

12.5 Configuration d'un hôte pour la gestion SNMP ........................................................ 278

Chapitre 13 Fonctions avancées : Protection Internet 279

13.1 Présentation .............................................................................................................280

viii

Page 10

13.2 Gestion à distance des propriétés de la protection Internet..................................... 280

13.2.1 Consignation de paquets..............................................................................280

13.2.2 Interface approuvée......................................................................................281

13.2.3 Filtrage de paquets.......................................................................................282

13.3 Configuration de la sélection automatique du niveau de sécurité............................282

13.4 Dépannage de problèmes de connexion .................................................................285

13.5 Utilisation de la vérification de l'adresse IP et des ports avec le contrôle des

applications287

13.6 Ajout de nouveaux services .....................................................................................291

13.6.1 Création d'un nouveau service Internet basé sur le port HTTP par défaut ..291

Appendix A Modification de PRODSETT.INI 301

A.1 Présentation............................................................................................................ 302

A.2 Paramètres configurables dans Prodsett.ini ............................................................302

Appendix B Messages d'alerte et d'erreur de l'analyse du courrier

électronique321

B.1 Présentation............................................................................................................ 322

Glossaire 327

Support technique 343

Présentation ..................................................................................................................... 344

Web Club ......................................................................................................................... 344

Descriptions de virus sur le Web 344

Support technique avancé ...............................................................................................344

Formation technique aux produits F-Secure ....................................................................345

Programme de formation 346

Contacts 346

A propos de F-Secure Corporation

ix

Page 11

x

Page 12

A PROPOS DE CE GUIDE

Présentation ................................................................................ 2

Documentation complémentaire.................................................. 4

1

Page 13

2

Présentation

Ce manuel décrit la configuration et les opérations que vous pouvez

effectuer avec l'interface utilisateur du mode antivirus de F-Secure Policy

Manager et fournit les informations dont vous avez besoin pour

commencer l'administration centralisée d'applications F-Secure Anti-Virus

Client Security.

Le Guide de l'administrateur de F-Secure Anti-Virus Client Security

contient les chapitres suivants.

Chapitre 1. Introduction. Décrit les composants de base de F-Secure

Anti-Virus Client Security et les principales fonctions de F-Secure Policy

Manager.

Chapitre 2. Installation de F-Secure Policy Manager. Instructions

d'installation de F-Secure Policy Manager Server et de la console.

Chapitre 3. Introduction à l’interface utilisateur du mode antivirus de

F-Secure Policy Manager. Décrit les composants de l'interface utilisateur

du mode antivirus de F-Secure Policy Manager.

Chapitre 4. Configuration du réseau géré. Explique comment planifier et

créer le réseau administré de manière centralisée.

Chapitre 5. Configuration de la protection contre les virus et les logiciels

espions. Explique comment configurer les mises à jour de définitions de

virus, l'analyse en temps réel et l'analyse du courrier électronique.

Chapitre 6. Configuration de la protection Internet. Explique comment

configurer les niveaux et règles de sécurité, le contrôle des applications

et le système de détection des intrusions (IDS).

Chapitre 7. Comment vérifier que l'environnement est protégé. Fournit

une liste de contrôle concernant la surveillance du domaine et la façon de

d'assurer que le réseau est protégé.

Chapitre 8. Mise à jour du logiciel. Contient des instructions sur la mise

à niveau du logiciel avec F-Secure Policy Manager.

Chapitre 9. Opérations sur les hôtes locaux. Fournit des informations

sur les tâches d'administration telles que la planification locale d'une

analyse et la collecte d'informations à partir des fichiers journaux locaux.

Page 14

Chapitre 10. Informations sur les virus. Explique où obtenir des

informations supplémentaires sur les virus et comment envoyer un

échantillon de virus à F-Secure.

Chapitre 11. Configuration de la prise en charge de Cisco NAC. Décrit

l'installation et la configuration d'un support NAC (Network Access

Control) Cisco.

Chapitre 12. Fonctions avancées : Protection contre les virus et les

logiciels espions. Couvre les fonctions avancées de protection antivirus,

telles que l'analyse planifiée, l'utilisation du proxy antivirus et la gestion

basée sur SNMP.

Chapitre 13. Fonctions avancées : Protection Internet. Couvre les

fonctions de protection Internet avancées, telles que la vérification des

ports et de l'IP avec le contrôle des applications, l'ajout de nouveaux

services et le dépannage des problèmes de connexion.

Annexe A. Modification de PRODSETT.INI. Contient des informations

concernant la modification de PRODSETT.INI, fichier qui indique au

programme d'installation les modules logiciels à installer sur les postes de

travail.

Annexe B. Messages d'alerte et d'erreur de l'analyse du courrier

électronique. Décrit les messages d'alerte et d'erreur que l'analyse du

courrier électronique peut générer.

3

Glossaire — Définition des termes

Support technique — Web Club et contacts pour obtenir de l'aide.

A propos de F-Secure Corporation — Présentation de la société et de ses

produits.

Page 15

4

Documentation complémentaire

F-Secure Policy Manager Aide en ligne

L'aide en ligne de F-Secure Policy Manager contient des informations

sur les interfaces utilisateur tant en mode antivirus qu'en mode avancé.

L'aide en ligne est accessible à partir du menu Aide en

sélectionnantSommaire de l'aide ou en appuyant sur F1.

Des informations concernant l'interface utilisateur du mode antivirus de

F-Secure Policy Manager sont accessibles sous Administration de

F-Secure Anti-Virus Client Security Administration dans l'arborescence

de navigation.

Des informations concernant l'interface utilisateur du mode avancé de

F-Secure Policy Manager sont accessibles sous F-Secure Policy

Manager dans l'arborescence de navigation.

F-Secure Anti-Virus Client Security Aide en ligne

L'interface utilisateur locale de F-Secure Anti-Virus Client Security

s'accompagne d'une aide en ligne contextuelle. Cette aide en ligne est

accessible à partir de l'interface utilisateur principale et des boîtes de

dialogue avancées en cliquant sur le bouton Aide ou en appuyant sur F1.

L'aide en ligne s'ouvre toujours sur une page contenant des informations

sur votre emplacement actuel dans l'interface utilisateur de F-Secure

Anti-Virus Client Security. Le volet de gauche de l'aide en ligne permet de

parcourir rapidement l'aide au travers de l'arborescence et d'accéder à

une fonction de recherche.

Page 16

F-Secure Policy Manager Guide de l'administrateur

Pour plus d'informations sur l'administration d'autres produits logiciels

F-Secure avec F-Secure Policy Manager, reportez-vous au Guide de

l'administrateur de F-Secure Policy Manager. Ce dernier contient des

informations sur l'interface utilisateur en mode avancé et explique

comment configurer et gérer d'autres produits F-Secure. Il propose

également des informations sur F-Secure Management Agent, F-Secure

Policy Manager Web Reporting et F-Secure Anti-Virus Proxy.

Guide de l'administrateur de F-Secure Policy Manager Reporting Option

Le Guide de l'administrateur de F-Secure Policy Manager Reporting

Option explique comment générer des rapports indiquant, par exemple,

les taux d'infection ou les mises à jour des définitions de virus dans le

domaine géré. Il décrit aussi les modèles disponibles pour les types de

rapports les plus couramment utilisés et explique comment personnaliser

les rapports.

5

Page 17

6

Conventions utilisées dans les guides F-Secure

Cette section décrit les symboles, polices et termes utilisés dans ce

manuel.

Symboles

WARNING: The warning symbol indicates a situation with a

risk of irreversible destruction to data.

IMPORTANT: An exclamation mark provides important information

that you need to consider.

REFERENCE - A book refers you to related information on the

topic available in another document.

NOTE - A note provides additional information that you should

consider.

l

Fonts

TIP - A tip provides information that can help you perform a task

more quickly or easily.

⇒ An arrow indicates a one-step procedure.

Arial bold (blue) is used to refer to menu names and commands, to

buttons and other items in a dialog box.

Arial Italics (blue) is used to refer to other chapters in the manual, book

titles, and titles of other manuals.

Arial Italics (black) is used for file and folder names, for figure and table

captions, and for directory tree names.

Courier New is used for messages on your computer screen.

Page 18

Courier New bold is used for information that you must type.

SMALL CAPS (BLACK) is used for a key or key combination on your

keyboard.

7

PDF Document

For More Information

Arial underlined (blue)

Times New Roman regular is used for window and dialog box names.

This manual is provided in PDF (Portable Document Format). The PDF

document can be used for online viewing and printing using Adobe®

Acrobat® Reader. When printing the manual, please print the entire

manual, including the copyright and disclaimer statements.

Visit F-Secure at http://www.f-secure.com for documentation, training

courses, downloads, and service and support contacts.

In our constant attempts to improve our documentation, we would

welcome your feedback. If you have any questions, comments, or

suggestions about this or any other F-Secure document, please contact

us at documentation@f-secure.com

is used for user interface links.

.

Page 19

8

Page 20

1

INTRODUCTION

Présentation ............................................................................... 10

F-Secure Client Security Composants et fonctions .................... 10

Introduction à F-Secure Policy Manager .................................... 16

Terminologie de base ................................................................. 19

9

Page 21

10

1.1 Présentation

Cette section décrit les principaux composants de F-Secure Client

Security et de F-Secure Policy Manager et fournit une introduction à la

gestion basée sur les stratégies.

1.2 F-Secure Client Security Composants et fonctions

F-Secure Client Security est utilisé pour protéger l'ordinateur des virus,

des vers, des logiciels espions, des rootkits et autres antiprogrammes,

ainsi que contre tout accès non autorisé à partir du réseau. F-Secure

Client Security est composé de la protection antivirus, de la protection

Internet et de la gestion des applications. Lors de l'installation de

F-Secure Client Security, vous pouvez sélectionner les composants à

installer.

1.2.1 Protection antivirus et antispyware

La protection antivirus et antispyware inclut plusieurs méthodes d'analyse

: Analyse en temps réel, analyse du courrier électronique, analyse du

trafic Web, recherche de rootkits et analyse manuelle. Il inclut également

le contrôle du système, des mises à jour automatiques, l’Agent de mise à

jour automatique F-Secure et le service d’informations sur les virus.

Analyse en temps réel

La fonction d'analyse en temps réel offre une protection continue contre

les virus et logiciels espions lorsque les fichiers sont ouverts, copiés,

déplacés, renommés ou téléchargés à partir d'Internet.

L'analyse en temps réel fonctionne de manière transparente en tâche de

fond. Elle recherche la présence éventuelle de virus lorsque vous

accédez à des fichiers stockés sur disque dur, sur disquettes ou sur

lecteurs réseau. Si vous tentez d'accéder à un fichier infecté, l'analyse en

temps réel interrompt automatiquement l'exécution du virus. En fonction

de la stratégie de sécurité définie, le virus est supprimé du fichier ou un

message d'avertissement s'affiche. Pour plus d'informations,

reportez-vous à la section “Configuration de l'analyse en temps réel”, 166.

Page 22

CHAPITRE 1 11

Analyse du courrier électronique

L'analyse du courrier électronique peut être utilisée pour analyser les

messages électroniques entrants et sortants et leurs pièces jointes. Elle

empêche les virus de pénétrer sur le réseau de l'entreprise et vous

empêche d'envoyer par mégarde des pièces jointes infectées. L'analyse

du courrier électronique peut être configurée pour éliminer les pièces

jointes infectées des messages entrants. Lorsqu'elle a détecté une

infection dans un message sortant, elle peut bloquer le trafic sortant

jusqu'à ce que le problème soit résolu. Pour plus d'informations,

reportez-vous à la section “Configuration de l'analyse du courrier

électronique”, 175.

Analyse du trafic Web (HTTP)

L'analyse du trafic Web protège les ordinateurs contre les virus

incorporés dans le trafic HTTP. Elle analyse les fichiers HTML, les fichiers

images, les applications téléchargées et les fichiers exécutables, et

supprime les virus automatiquement. Pour plus d'informations,

reportez-vous à la section “Configuration de l'analyse du trafic Web

(HTTP)”, 180.

Recherche de rootkits

Si vous souhaitez vous assurer qu’il n’existe aucun fichier, aucun

processus, aucune application ni aucun lecteur cachés sur votre

ordinateur, vous avez la possibilité d’analyser manuellement le système à

la recherche de rootkits. Pour plus d'informations, reportez-vous à la

section “Configuration de la recherche de rootkits”, 173.

Analyse manuelle

Vous pouvez utiliser l'analyse manuelle, par exemple après avoir installé

F-Secure Client Security, si vous craignez qu'un virus ou un logiciel

espion soit présent sur l'ordinateur ou si un virus a été détecté dans le

réseau local. Vous pouvez choisir d'analyser tous les fichiers ou

uniquement un certain type. Vous pouvez également décider de ce qu'il

faut faire du fichier infecté ; l'Assistant de nettoyage vous guidera dans ce

processus. Vous pouvez aussi utiliser la fonction Analyse planifiée pour

analyser automatiquement et régulièrement votre ordinateur, par exemple

toutes les semaines ou 1 ou 2 fois par mois.

Page 23

12

Contrôle du système

Le contrôle du système est un nouveau système de prévention des

intrusions fondé sur un hôte qui analyse le comportement des fichiers et

des programmes. Il offre une couche supplémentaire de protection en

bloquant les virus, vers et autres codes malveillants qui essaient

d’effectuer des actions dangereuses sur votre ordinateur. Pour plus

d'informations, reportez-vous à la section “Configuration du contrôle du

système”, 172..

Mises à jour automatiques

La fonction Mises à jour automatiques assure la mise à jour permanente

des définitions de virus et de logiciels espions. Les mises à jour de

définitions de virus sont signées par F-Secure Anti-Virus Research Team.

Cette signature est basée sur un cryptage solide et le paquet ne peut pas

être modifié en cours de chemin.

Si les virus sont complexes, les mises à jour de définitions de virus

comprennent des outils d'éradication prenant la forme de fichiers

exécutables. L'intégrité du code exécutable fourni étant très importante,

les moteurs d'analyse F-Secure vérifient que tout le code de mise à jour

est signé par F-Secure Anti-Virus Research. Si cette intégrité est

compromise, le code n'est pas exécuté. Pour plus d'informations,

reportez-vous à la section “Configuration des mises à jour automatiques”,

162.

Agent de mise à jour automatique F-Secure

Grâce à l’Agent de mise à jour automatique F-Secure, vous pouvez

recevoir des mises à jour de définitions de virus ainsi que des

informations sans interrompre votre travail pour attendre le

téléchargement complet des fichiers depuis le Web. Agent de mise à jour

automatique F-Secure télécharge automatiquement les fichiers en tâche

de fond en utilisant une bande passante non utilisée par d’autres

applications Internet, ce qui vous permet d’être toujours sûr de bénéficier

des dernières mises à jour sans avoir à les rechercher sur le Web.

Si l'Agent de mise à jour automatique F-Secure est connecté en

permanence à Internet, il reçoit automatiquement les mises à jour de

définitions de virus après leur publication par F-Secure.

Page 24

Lorsque Agent de mise à jour automatique F-Secure démarre, il se

connecte au serveur de mise à jour F-Secure. L'agent interroge

régulièrement le serveur pour savoir si de nouvelles données sont

disponibles. L'agent télécharge uniquement les parties de définitions de

virus qui ont changé depuis le dernier téléchargement. Si le transfert est

interrompu pour une raison quelconque, la session suivante démarre à

partir de l'endroit où la session précédente s'est arrêtée. Pour plus

d'informations, reportez-vous à la section “Configuration des mises à jour

automatiques”, 162.

Informations sur les virus

F-Secure Virus News vous avertit instantanément des événements

majeurs qui se produisent dans le monde en matière de sécurité. Le

service F-Secure Virus News est fourni avec Agent de mise à jour

automatique F-Secure. Pour plus d'informations, reportez-vous à l'aide en

ligne de F-Secure Client Security.

1.2.2 Protection Internet

La protection Internet comprend les modules Pare-feu, Contrôle des

applications et Système de détection des intrusions (IDS). Ensemble, ces

composants peuvent être utilisés pour protéger votre ordinateur contre

les tentatives de connexion non autorisées, les attaques internes et le vol

d'informations, les applications malveillantes et d'autres applications

indésirables telles que les logiciels d'égal à égal. La protection des

stations de travail et des portables avec la protection Internet F-Secure

Client Security protège également l'ensemble du réseau local, car les

ordinateurs individuels ne peuvent pas être utilisés comme porte d'accès

au réseau.

CHAPITRE 1 13

La protection Internet offre différents niveaux de sécurité possibles selon

les besoins des utilisateurs, de leur mobilité, de la stratégie de sécurité de

l'entreprise et de l'expérience des utilisateurs.

Page 25

14

Pare-feu

Le pare-feu fait partie intégrante de la protection Internet. Lorsque la

protection Internet est installée sur votre ordinateur, vous bénéficiez d'une

protection par pare-feu, même quand vous n'êtes pas connecté au

réseau local (par exemple, chez vous, lorsque vous vous connectez à

Internet via un fournisseur d'accès).

En règle générale, un pare-feu autorise ou refuse le trafic en fonction des

adresses locales ou distantes, des protocoles et des services utilisés et

de l'état actuel des connexions existantes. Il est également possible

d'émettre une alerte chaque fois qu'une règle est appelée ou que des

datagrammes interdits sont reçus, ce qui permet de visualiser plus

facilement le type de trafic circulant sur le système. Pour plus

d'informations, reportez-vous à la section “Configuration des niveaux et

règles de sécurité de la protection Internet”, 204.

Contrôle des applications

Le contrôle des applications peut servir à empêcher les applications non

autorisées d'accéder au réseau. En outre, le contrôle de lancement des

applications et le contrôle de manipulation des applications protègent les

ordinateurs contre les applications malveillantes qui tentent de lancer ou

d'utiliser d'autres applications sur l'ordinateur.

Le contrôle des applications offre à l'administrateur la possibilité de

contrôler l'utilisation du réseau et d'empêcher l'emploi d'applications qui

sont contraires à la stratégie de sécurité de l'entreprise. Ces mécanismes

permettent de faciliter la prévention de la plupart des attaques présentées

ci-dessus tout en renforçant les stratégies de sécurité mises en place.

Vous pouvez configurer différentes règles pour différentes applications :

les applications qui sont considérées comme fiables peuvent bénéficier

d'un accès libre ; les autres applications peuvent se voir refuser l'accès

ou c'est à l'utilisateur de décider si l'application peut établir une

connexion. Pour plus d'informations, reportez-vous à la section

“Configuration du contrôle des applications”, 216.

Page 26

Système de prévention des intrusions

Le système de prévention des intrusions (IDS) peut être utilisé pour

détecter des schémas suspects dans le trafic réseau. Il peut aussi être

utilisé pour surveiller les virus qui tentent de s'attaquer aux ordinateurs du

réseau local. IDS enregistre les tentatives de connexion systématiques

effectuées depuis l'extérieur, qui sont souvent un signe que quelqu'un

tente de trouver des ports ouverts sur l'hôte. Le système de détection des

intrusions bloque les paquets malveillants visant ce type de port sur

l'hôte. Pour plus d'informations, reportez-vous à la section “Configuration

de la prévention des intrusions”, 226.

1.2.3 Gestion des applications

Agent SNMP

F-Secure SNMP Agent est un agent d'extension SNMP Windows NT,

chargé et déchargé avec l'agent principal. Cet agent offre un

sous-ensemble des fonctionnalités de Policy Manager et sert

essentiellement à des fins d'alerte et de surveillance de statistiques.

CHAPITRE 1 15

F-Secure Management Agent

F-Secure Management Agent met en application les stratégies de

sécurité définies par l'administrateur sur les hôtes administrés. Il sert de

composant de configuration central sur les hôtes et, par exemple, il

interprète les fichiers de stratégie, envoie les demandes

d'auto-enregistrement et les informations sur l'état des hôtes à F-Secure

Policy Manager, et effectue des installations basées sur la stratégie.

Prise en charge NAC (Network Admission Control) Cisco

F-Secure Corporation participe au programme NAC (Network Admission

Control) animé par Cisco Systems®. NAC peut être utilisé pour

restreindre l'accès réseau des hôtes ayant des bases de données de

définitions de virus, ou des modules antivirus ou pare-feu trop anciens.

Pour plus d'informations, reportez-vous à la section “Configuration de la

prise en charge de Cisco NAC”, 267.

Page 27

16

1.3 Introduction à F-Secure Policy Manager

Cette section présente une brève introduction à F-Secure Policy

Manager. Pour plus d'informations, reportez-vous au Guide de

l'administrateur de F-Secure Policy Manager.

F-Secure Policy Manager offre un mode évolutif de gestion de la sécurité

de nombreuses applications sur différents systèmes d'exploitation, à

partir d'un emplacement centralisé. Utilisez ce produit pour mettre à jour

les logiciels de sécurité, gérer les configurations et gérer le personnel de

l'entreprise même s'il est important et itinérant.

F-Secure Policy Manager peut être utilisé pour :

définir des stratégies de sécurité ;

distribuer des stratégies de sécurité ;

installer des applications sur les systèmes locaux et distants ;

surveiller des activités de tous les systèmes dans l'entreprise afin

d'assurer la conformité avec les stratégies de l'entreprise et le

contrôle centralisé.

Une fois le système configuré, vous pouvez afficher des informations

d'état de l'ensemble du domaine géré en un seul et même endroit. De

cette façon, vous pouvez facilement vous assurer que l'ensemble du

domaine est protégé et modifier les paramètres de protection lorsqu'il y a

lieu. Vous pouvez également empêcher les utilisateurs de modifier les

paramètres de sécurité et être sûr que la protection est toujours à jour.

1.3.1 Principaux composants de F-Secure Policy Manager

La puissance de F-Secure Policy Manager repose sur l'architecture

d'administration F-Secure, qui offre une grande évolutivité pour le

personnel disséminé et itinérant.

F-Secure Policy Manager Console fournit une console de gestion

centralisée pour assurer la sécurité des hôtes administrés du réseau.

Cette console permet à l'administrateur d'organiser le réseau en unités

logiques pour partager les stratégies. Ces stratégies sont définies dans

F-Secure Policy Manager Console, puis distribuées aux stations de travail

Page 28

CHAPITRE 1 17

par F-Secure Policy Manager Server. Cette console permet d'installer les

produits F-Secure à distance sur d'autres postes de travail sans aucune

intervention de l'utilisateur final.

F-Secure Policy Manager Console inclut deux interfaces utilisateur :

l’interface utilisateur en mode-antivirus optimisée pour

l’administration de F-Secure Client Security et de F-Secure

Anti-Virus pour stations de travail. Ce manuel décrit l'interface en

mode antivirus.

L'interface utilisateur en mode avancé qui peut être utilisée pour

gérer d'autres produits F-Secure. L'interface utilisateur en mode

avancé est décrite dans le Guide de l'administrateur de Policy

Manager.

F-Secure Policy Manager Server est le référentiel des stratégies et des

packages logiciels distribués par l'administrateur, et des informations et

alertes d'état envoyées par les hôtes administrés. La communication

entre F-Secure Policy Manager Server et les hôtes administrés s'établit

via le protocole standard HTTP, qui assure un fonctionnement optimal

aussi bien sur les réseaux locaux (LAN) que sur les réseaux étendus

(WAN).

F-Secure Policy Manager Web Reporting est un système de rapports

graphiques d’entreprise basé sur le Web et inclus dans F-Secure Policy

Manager Server. Il permet de créer rapidement des rapports graphiques

basés sur les tendances passées et d'identifier les ordinateurs qui ne sont

pas protégés ou qui sont vulnérables aux attaques de nouveaux virus.

Pour plus d'informations, reportez-vous au Guide de l'administrateur de

F-Secure Policy Manager.

F-Secure Policy Manager Reporting Option est un composant en

option de F-Secure Policy Managerqui, avec un répertoire de

communication existant (CommDir) dans F-Secure Policy Manager

Server, collecte des données d'alertes, d'états et de propriétés à partir du

domaine de sécurité administré ou du ou des hôtes sélectionnés. Pour

plus d'informations, reportez-vous au Guide de l'administrateur de

F-Secure Policy Manager Reporting Option.

Page 29

18

Serveur et agent de mise à jour F-Secure Policy Manager sont utilisés

pour la mise à jour des définitions de virus et logiciels espions sur les

hôtes administrés. Agent de mise à jour automatique F-Secure

aux utilisateurs de recevoir des mises à jour des bases de données de

définitions de virus et d’autres informations sans interrompre leur travail

pour attendre le téléchargement complet des fichiers depuis le Web. Il

télécharge les fichiers automatiquement en tâche de fond en utilisant la

bande passante non utilisée par les autres applications Internet.

F-Secure Management Agent applique les stratégies de sécurité

définies par l'administrateur sur les hôtes administrés et fournit l'interface

utilisateur ainsi que d'autres services. Il gère toutes les fonctions

d'administration sur les postes de travail locaux, fournit une interface

commune à toutes les applications F-Secure et s'articule autour d'une

infrastructure de gestion par stratégies.

L'Assistant de certificat VPN+ est une application qui permet de créer

des certificats pour F-Secure VPN+.

1.3.2 Fonctions de F-Secure Policy Manager

permet

Distribution des logiciels

Installation de produits F-Secure sur des hôtes à partir d'un

emplacement central et mise à jour de fichiers exécutables et

fichiers de données, y compris les mises à jour de définitions de

virus.

Configuration et gestion par stratégies

Configuration centralisée des stratégies de sécurité. Les

stratégies sont distribuées à partir de F-Secure Policy Manager

Server sur la station de travail de l'utilisateur. L'intégrité des

stratégies est assurée par l'utilisation de signatures numériques.

Page 30

Gestion des événements

Rapports à l'Observateur d'événements (journaux locaux et

distants), agent SNMP, courrier électronique, fichiers de rapport

et création de statistiques des événements.

Gestion des performances

Création de rapports et gestion des statistiques et des données

relatives aux performances.

Gestion des tâches

Gestion de la détection de virus et autres tâches.

1.4 Terminologie de base

Hôte

Dans ce document, ce terme se réfère à un ordinateur qui est géré de

manière centralisée avec F-Secure Policy Manager.

CHAPITRE 1 19

Stratégie

Une stratégie de sécurité peut être définie comme l'ensemble des règles

précises édictées dans le but de définir les modalités d'administration, de

protection et de distribution des informations confidentielles et autres

ressources. L'architecture d'administration de F-Secure exploite les

stratégies configurées de manière centralisée par l'administrateur pour un

contrôle total de la sécurité dans un environnement d'entreprise.

Le flux d'informations entre F-Secure Policy Manager Console et les

hôtes est assuré par le transfert de fichiers de stratégie.

Pour plus d'informations, reportez-vous au Guide de l'administrateur de

F-Secure Policy Manager.

Page 31

20

Domaine de stratégie

Les domaines de stratégie sont des groupes d'hôtes ou de

sous-domaines disposant d'une stratégie de sécurité similaire.

Transmission des stratégies

La transmission des stratégies simplifie la définition d'une stratégie

commune. Dans F-Secure Policy Manager Console, chaque domaine de

stratégie hérite automatiquement des paramètres de son domaine parent,

ce qui permet une administration aisée et efficace des réseaux de grande

taille. Vous pouvez modifier ces paramètres pour des hôtes ou des

domaines individuels. Lorsque vous modifiez les paramètres hérités d'un

domaine, ces modifications sont transmises à tous les hôtes et

sous-domaines contenus dans ce domaine.

La stratégie peut être davantage affinée pour des sous-domaines, voire

des hôtes individuels. La granularité de définitions de stratégie peut varier

considérablement d'une installation à l'autre. Certains administrateurs

peuvent ne vouloir définir que quelques stratégies différentes pour des

domaines étendus, tandis que d'autres préféreront associer les stratégies

directement à chaque hôte, obtenant ainsi la granularité la plus fine.

Page 32

INSTALLATION DE

2

F-S

M

Présentation ............................................................................... 22

Configuration requise ................................................................. 23

Procédure d'installation .............................................................. 26

Désinstallation F-Secure Policy Manager................................... 48

ECURE POLICY

ANAGER

21

Page 33

22

2.1 Présentation

Ce chapitre couvre les sujets suivants :

La configuration requise de F-Secure Policy Manager Server et

de F-Secure Policy Manager Console.

Les instructions d'installation de F-Secure Policy Manager

Console et Server sur le même ordinateur. L'installation de

F-Secure Policy Manager Console et Server s'effectue à partir du

CD F-Secure.

Pour plus d'informations sur d'autres scénarios d'installation,

ainsi que sur des problèmes de sécurité de serveur,

reportez-vous aux chapitres Installation de F-Secure Policy

Manager Console et Installation de F-Secure Policy Manager

Server dans le Guide de l'administrateur de F-Secure Policy

Manager.

Le programme d'installation de F-Secure Policy Manager installe

également F-Secure Policy Manager Web Reporting, composant

utilisé pour créer des rapports graphiques au format HTML sur l'état

du domaine géré. Pour plus d'informations sur le composant Web

Reporting, reportez-vous au chapitre « Web Reporting » dans le

Guide de l'administrateur de F-Secure Policy Manager.

Page 34

2.2 Configuration requise

2.2.1 F-Secure Policy Manager Server

Pour installer F-Secure Policy Manager Server, votre système doit être

doté de la configuration minimale suivante :

CHAPITRE 2 23

Système

d'exploitation :

Processeur : Processeur Intel Pentium III 450 MHz ou plus

Microsoft Windows 2000 Server (SP 3 ou

version ultérieure) ;

Windows 2000 Advanced Server (SP 3 ou

version ultérieure) ;

Windows Server 2003, Edition Standard ou

Edition Web ;

Windows 2003 Small Business Server.

rapide. La gestion de plus de 5 000 hôtes ou

l'utilisation du composant Web Reporting

requiert un processeur Intel Pentium III 1 GHz

ou plus rapide.

Page 35

24

Mémoire : 256 Mo de RAM.

Lorsque le composant Web Reporting est

activé, 512 Mo de RAM.

Espace disque : Espace disque : 200 Mo d'espace disponible

sur le disque dur (500 Mo ou plus

recommandés). La quantité d'espace requis

sur le disque dur dépend de la taille de

l'installation.

Outre la configuration décrite ci-dessus, il est

recommandé d'allouer environ 1 Mo par hôte

pour les alertes et les stratégies. Il est malaisé

de prévoir la quantité réelle d'espace occupé

sur le disque par chaque hôte, puisqu'elle

dépend de la manière dont les stratégies sont

utilisées ainsi que du nombre de fichiers

d'installation stockés.

Réseau : Réseau 10 Mbits. La gestion de plus de 5 000

hôtes exige un réseau 100 Mbits.

Page 36

2.2.2 F-Secure Policy Manager Console

Pour installer F-Secure Policy Manager Console, votre système doit être

doté de la configuration minimale suivante :

CHAPITRE 2 25

Système

d'exploitation :

Processeur : Processeur Intel Pentium III 450 MHz ou plus

Mémoire : 256 Mo de RAM. La gestion de plus de 5 000

Espace disque : 100 Mo d'espace disponible sur le disque dur.

Affichage : Ecran 256 couleurs minimum d'une résolution

Microsoft Windows 2000 Professional (SP3 ou

version ultérieure) ;

Windows 2000 Server (SP3 ou version

ultérieure) ;

Windows 2000 Advanced Server (SP3 ou

version ultérieure)

Windows XP Professionnel (SP2 ou version

ultérieure) ;

Windows Server 2003, Edition Standard ou

Edition Web ;

Windows 2003 Small Business Server.

rapide. La gestion de plus de 5 000 hôtes

exige un processeur Pentium III 750 MHz ou

plus rapide.

hôtes exige 512 Mo de mémoire.

de 1 024 x 768 (recommandé : couleurs 32 bits

et résolution de 1 280 x 960 ou supérieure).

Réseau : Interface de réseau Ethernet ou l'équivalent.

Il est conseillé d'utiliser un réseau à 10 Mbits

entre la console et le serveur. La gestion de

plus de 5 000 hôtes requiert une connexion

100 Mbits entre la console et le serveur.

Page 37

26

2.3 Procédure d'installation

Etape 1. 1. Introduisez le CD-ROM F-Secure dans le lecteur adéquat.

2. Sélectionnez Professionnel. Cliquez sur Suivant pour continuer.

3. Sélectionnez F-Secure Policy Manager dans le menu Installation ou

mise à jour du logiciel de gestion.

Etape 2. Prenez connaissance du contenu de l'écran d'accueil, puis suivez les

instructions relatives à l'installation. Sélectionnez ensuite la langue

d'installation dans le menu déroulant. Cliquez sur Suivant pour continuer.

Page 38

CHAPITRE 2 27

Etape 3. Prenez connaissance du contrat de licence. Si vous êtes d'accord,

cliquez sur J'accepte le contrat. Cliquez sur Suivant pour continuer.

Page 39

28

Etape 4. Sélectionnez le type d'installation :

Traditionnel - Le programme d'installation installe le produit avec

les options par défaut :

F-Secure Policy Manager Server, F-Secure Policy Manager

Console, le serveur et l'agent de mise à jour de F-Secure

Policy Manager sont installés sur le même ordinateur.

Les ports par défaut sont utilisés pour les modules F-Secure

Policy Manager Server.

Seul F-Secure Policy Manager Console installé sur le même

ordinateur est autorisé à accéder F-Secure Policy Manager

Server.

L'accès aux rapports Web est également autorisé depuis les

autres ordinateurs.

Personnalisé - C'est l'option par défaut (recommandée) qui vous

permet de spécifier, par exemple, le répertoire d'installation et les

ports pour les modules F-Secure Policy Manager Server.

Certaines boîtes de dialogue d'installation ne s'affichent que

lorsque Personnalisé est sélectionné.

Réinstaller - Cette option réinstalle tous les composants existants

et restaure les paramètres manquants. Cette boîte de dialogue

s'affiche uniquement en présence d'une installation précédente

de F-Secure Policy Manager sur l'ordinateur.

Page 40

CHAPITRE 2 29

Page 41

30

Etape 5. Sélectionnez les composants suivants à installer :

F-Secure Policy Manager Console

F-Secure Policy Manager Server

Serveur et agent de mise à jour de F-Secure Policy Manager

Fichiers d'installation F-Secure

Cliquez sur Suivant pour continuer.

Page 42

Etape 6. Choisissez le dossier de destination.

Nous vous recommandons d'utiliser le répertoire d'installation par défaut.

Utilisez la fonction Parcourir pour installer F-Secure Policy Manager

dans un autre répertoire.

Cliquez sur Suivant pour continuer.

CHAPITRE 2 31

Page 43

32

Etape 7. Le programme d'installation demande confirmation en présence de

l'installation précédente de F-Secure Policy Manager.

Cette boîte de dialogue s'affiche uniquement si l'installation n'a pas

détecté une installation précédente de F-Secure Policy Manager

Server sur l'ordinateur.

1. Si Oui

2. Si Non

, sélectionnez J'ai une installation existante de F-Secure Policy

Manager. Saisissez le chemin du répertoire de communication du

programme F-Secure Policy Manager installé. Le contenu de ce

répertoire est copié sous le <répertoire d'installation du serveur>\

répertoire de communication (répertoire commdir\ sous le répertoire

d'installation de F-Secure Policy Manager Server 5 ), et ce répertoire

sera utilisé par F-Secure Policy Manager Server comme référentiel.

Vous pouvez utiliser le répertoire commdir précédent comme

sauvegarde, où vous pouvez le supprimer une fois que vous avez

vérifié que F-Secure Policy Manager Server 5 est correctement

installé.

, sélectionnezJe n'ai pas d'installation existante de F-Secure

Policy Manager.

Page 44

CHAPITRE 2 33

Cette option n'exige pas la présence d'un répertoire de

communication antérieur. Un répertoire de communication vide sera

créé à l'emplacement par défaut (dans le répertoire d'installation de

<F-Secure Policy Manager 5>\commdir).

Cliquez sur Suivant pour continuer.

Etape 8. Indiquez si vous souhaitez conserver les paramètres existants ou les

modifier.

Cette boîte de dialogue s'affiche uniquement si une installation

précédente de F-Secure Policy Manager Server a été détectée sur

l'ordinateur.

Par défaut, le programme d'installation conserve les paramètres

existants. Sélectionnez cette option si vous avez manuellement

mis à jour le fichier de configuration de F-Secure Policy Manager

Server (HTTPD.conf). Cette option conserve automatiquement

les ports d'administration, d'hôte et de génération de rapports

Web existants

Si vous souhaitez changer les ports d'une installation précédente,

sélectionnez l'option Modifier les paramètres. Cette option

remplace le fichier HTTPD.conf et restaure les valeurs par défaut

des paramètres.

Page 45

34

Cliquez sur Suivant pour continuer.

Etape 9. Sélectionnez les modules de F-Secure Policy Manager Server à activer :

Le module Hôte est utilisé pour la communication avec les hôtes.

Le port par défaut est 80.

Le module Administration est utilisé pour la communication avec

F-Secure Policy Manager Console. Le port HTTP par défaut est

8080.

Si vous voulez modifier le port de communication par

défaut, vous devez également modifier le paramètre

Numéro de port HTTP dans F-Secure Policy Manager

Console.

Par défaut, l'accès au module Administration est restreint à

l'ordinateur local. C'est le mode d'utilisation du produit le plus

sécurisé.

Page 46

CHAPITRE 2 35

En cas de connexion via un réseau, il est conseillé d'envisager de

sécuriser la communication à l'aide de F-Secure SSH ou de

F-Secure VPN+.

Pour les environnements nécessitant une sécurité

maximale, reportez-vous à la section Installation de

F-Secure Policy Manager dans des environnements à

haute sécurité dans le Guide de l'administrateur de

F-Secure Policy Manager.

Le module Web Reporting est utilisé pour la communication avec

F-Secure Policy Manager Web Reporting. Indiquez si vous

souhaitez l'activer. Web Reporting se connecte au module

d'administration via un socket local pour rechercher les données

du serveur. Le port par défaut est 8081.

Par défaut, l'accès aux rapports Web est également autorisé

depuis les autres ordinateurs. Si vous souhaitez uniquement un

accès depuis cet ordinateur, sélectionnez Restreindre l'accès à

l'ordinateur local.

Cliquez sur Suivant pour continuer.

Page 47

36

Etape 10. Spécifiez l'adresse de F-Secure Policy Manager Server, ainsi que le

numéro du port d'administration. Cliquez sur Suivant pour continuer.

Selon la méthode d'installation choisie, cette fenêtre n'est pas

toujours affichée.

Page 48

CHAPITRE 2 37

Etape 11. Sélectionnez le ou les packages d'installation de produits dans la liste des

packages disponibles (si vous avez activé l'option Packages d'installation

F-Secure à l'Etape 5. , 30). Cliquez sur Suivant.

Page 49

38

Etape 12. Examinez les modifications que le programme d'installation va apporter.

Cliquez sur Démarrer pour lancer le service.

Page 50

CHAPITRE 2 39

Etape 13. Lorsque le programme d'installation est terminé, il affiche tous les

composants dont l'installation a abouti.

Page 51

40

Etape 14. Cliquez sur Terminer pour terminer l'installation de F-Secure Policy

Manager Server. Vous devez ensuite exécuter F-Secure Policy Manager

Console pour la première fois.

Page 52

CHAPITRE 2 41

Etape 15. Il est important d'exécuter F-Secure Policy Manager Console après

l'installation, certaines propriétés de connexion étant collectées lors de

son démarrage initial.

Le raccourci se trouve sous Démarrer

Manager Console

l'application F-Secure Policy Manager Console est exécutée pour la

première fois, l'Assistant d'installation de la console collecte les

informations requises pour créer une connexion initiale au serveur.

La première page de l'Assistant d'installation de F-Secure Policy Manager

Console résume le processus d'installation. Cliquez sur Suivant pour

continuer.

ÆF-Secure Policy Manager Console. Lorsque

ÆProgrammesÆF-Secure Policy

Page 53

42

Etape 16. Sélectionnez le mode d'utilisation correspondant à vos besoins :

Mode Administrateur : active toutes les fonctions

d'administration.

Mode Lecture seule : permet de consulter les données

d'administration, mais pas d'apporter des modifications. Si vous

sélectionnez le mode Lecture seule, vous ne pourrez pas

administrer les hôtes. Pour passer en mode Administrateur, vous

devrez disposer des clés d'administration admin.pub et

admin.prv. Si ces clés n'existent pas, elles seront créées plus tard

dans le processus d'installation.

Cliquez sur Suivant pour continuer.

Page 54

CHAPITRE 2 43

Etape 17. Entrez le chemin d'accès au répertoire où vous souhaitez stocker les

fichiers de clé privée et de clé publique de l'administrateur. Par défaut, les

fichiers de clé sont enregistrés dans le répertoire d'installation de

F-Secure Policy Manager Console.

Program Files\F-Secure\Administrator.

Cliquez sur Suivant pour continuer.

Si la paire de clés n'existe pas encore, elle sera créée plus tard

dans le processus de configuration.

Page 55

44

Etape 18. Déplacez votre curseur dans la fenêtre afin d'initialiser le facteur aléatoire

utilisé par le générateur du jeu de clés d'administration. L'utilisation des

déplacements de la souris assure que le facteur de l'algorithme de

génération de jeu de clés est suffisamment aléatoire. Lorsque l'indicateur

d'avancement atteint 100 %, la boîte de dialogue Phrase de cryptage

s'affiche automatiquement.

Page 56

CHAPITRE 2 45

Etape 19. Entrez une phrase de cryptage qui protège votre clé privée

d'administration. Confirmez cette phrase dans la zone Confirmer la

phrase de cryptage. Cliquez sur Suivant..

Etape 20. Cliquez sur Terminer pour terminer le processus de configuration.

Page 57

46

F-Secure Policy Manager Console génère la paire de clés de gestion.

Pour plus d'informations sur la sauvegarde de la clé admin.pub,

reportez-vous au chapitre Maintenance de F-Secure Policy

Manager Server dans le Guide de l'administrateur de F-Secure

Policy Manager.

Page 58

CHAPITRE 2 47

Etape 21. Après la génération de la paire de clés, F-Secure Policy Manager

Console démarre.

A ce stade, il est possible de poursuivre par la création des domaines de

stratégie et l'installation des hôtes. Pour plus d'informations,

reportez-vous aux sections “Création de la structure du domaine”, 127 et

“Ajout d'hôtes”, 129.

Si vous décidez de quitter F-Secure Policy Manager Console, puis

souhaitez vous reconnecter ultérieurement, reportez-vous à la section

“Première connexion”, 123.

Si vous souhaitez vous familiariser avec l'interface utilisateur de F-Secure

Policy Manager Console, reportez-vous à la section “Introduction à

l’interface utilisateur du mode antivirus de F-Secure Policy Manager”, 49.

Page 59

48

Modification du chemin d'accès au navigateur Web

F-Secure Policy Manager Console obtient le chemin d'accès au

navigateur Web par défaut pendant l'installation. Si vous voulez modifier

ce chemin d'accès, ouvrez le menu Outils et choisissez l'option

Préférences.

Cliquez sur l'onglet Emplacements et entrez le nouveau chemin d'accès

au fichier.

2.4 Désinstallation F-Secure Policy Manager

Pour désinstaller F-Secure Policy Manager Console et Server (ou

d'autres composants de F-Secure Policy Manager), procédez comme

suit :

1. Cliquez sur le menu Démarrer de Windows et accédez au Panneau

de configuration. Cliquez sur Ajout/Suppression de programmes.

2. Choisissez le composant à désinstaller (F-Secure Policy Manager

Console ou Server), puis cliquez sur le bouton Ajouter/Supprimer.

3. La boîte de dialogue Désinstallation de F-Secure s'affiche. Cliquez

sur Démarrer pour démarrer la désinstallation.

4. Au terme de la désinstallation, cliquez sur Fermer.

5. Recommencez les étapes 2 à 4, si vous souhaitez désinstaller

d'autres composants de F-Secure Policy Manager.

6. Une fois que vous avez désinstallé les composants, quittez Ajout/

Suppression de programmes.

7. Il est recommandé de réamorcer l'ordinateur après la désinstallation.

Le redémarrage est nécessaire pour nettoyer les fichiers restant sur

l'ordinateur après la désinstallation et avant les installations

subséquentes des mêmes produits F-Secure.

Page 60

INTRODUCTION À

3

L’INTERFACE

UTILISATEUR DU MODE

ANTIVIRUS DE

F-S

M

Présentation ............................................................................... 50

Onglet Domaines de stratégie.................................................... 51

Onglets de gestion...................................................................... 51

Barre d'outils............................................................................. 111

ECURE POLICY

ANAGER

Commandes des menus........................................................... 113

Transmission des paramètres par héritage.............................. 116

49

Page 61

50

3.1 Présentation

Cette section présente l'interface utilisateur du Mode antivirus de

F-Secure Policy Manager. Elle décrit également certaines fonctions

génériques et certains éléments visuels utilisés dans l'interface utilisateur

pour indiquer comment fonctionne la transmission des paramètres par

héritage.

F-Secure Policy Manager inclut également une autre interface

utilisateur, l'interface utilisateur en mode avancé. Elle permet de

gérer des produits autres que F-Secure Client Security et F-Secure

Anti-Virus 5.40. Elle est également utilisée lorsque vous devez

modifier les paramètres avancés de F-Secure Client Security. Vous

pouvez basculer entre les deux modes en sélectionnant Mode

avancé ou Mode antivirus dans le menu Affichage. Pour plus

d'informations sur l'interface utilisateur en mode avancé,

reportez-vous au Guide de l'administrateur de F-Secure Policy

Manager.

Les principaux composants de l'interface utilisateur en mode antivirus de

F-Secure Policy Manager sont les suivants :

L'onglet Domaines de stratégie, qui affiche la structure des

domaines de stratégie gérés.

Les onglets de gestion : Résumé, Attaque , Paramètres , Etat,

Alertes, Rapports, Installation et Opérations qui peuvent être

utilisés pour configurer et surveiller F-Secure Client Security

installé sur les hôtes ainsi que pour effectuer des opérations.

Affichage des messages, en bas de la fenêtre affichant des

messages d'information de Policy Manager, par exemple lorsque

les définitions de virus ont été mises à jour sur le serveur.

Page 62

3.2 Onglet Domaines de stratégie

Dans l'onglet Domaines de stratégie, vous pouvez effectuer les

opérations suivantes :

Ajouter un nouveau domaine de stratégie en cliquant sur l'icône

de la barre d'outils. Vous ne pouvez créer un nouveau

domaine de stratégie que si vous avez sélectionné un domaine

parent.

Ajouter un nouvel hôte en cliquant sur l'icône .

Rechercher un hôte.

Afficher les propriétés d'un domaine ou d'un hôte. Les noms

attribués à chaque hôte et domaine doivent être sans ambiguïté.

Importer des hôtes auto-enregistrés.

Détecter automatiquement des hôtes d'un domaine Windows.

Supprimer des hôtes ou des domaines.

Déplacer des hôtes ou des domaines à l'aide des fonctions

Couper et Coller.

Exporter un fichier de stratégie.

CHAPITRE 3 51

Une fois un domaine ou un hôte sélectionné, vous pouvez accéder à ces

options dans le menu Edition. Vous pouvez également y accéder en

cliquant avec le bouton droit de la souris sur l'hôte ou le domaine. Les

fonctions Autodécouvrir et Importer des hôtes auto-enregistrés sont

également disponibles dans l'onglet Installation.

Les domaines désignés dans ces commandes ne sont pas des

domaines Windows NT ni DNS. Les domaines de stratégie sont

des groupes d'hôtes ou de sous-domaines disposant d'une

stratégie de sécurité similaire.

3.3 Onglets de gestion

Cette section décrit les onglets de gestion (Résumé, Attaque,

Paramètres, Etat, Alertes, Rapports, Installation et Opérations), ainsi que

les différentes pages de chacun de ces onglets.

Page 63

52

3.3.1 Onglet Résumé

Figure 3-1 Onglet Résumé

L'onglet Résumé est conçu pour afficher les informations les plus

importantes concernant le ou les domaines ou hôtes sélectionnés.

Lorsqu'un domaine est sélectionné, l'onglet Résumé affiche des

informations sur l'ensemble du domaine. Lorsqu'un hôte individuel est

sélectionné, vous pouvez voir des informations détaillées concernant cet

hôte.

Page 64

CHAPITRE 3 53

Si certains des paramètres affichés dans l'onglet Résumé exigent votre

attention ou une action immédiate, une icône s'affiche à côté de ces

paramètres. Les icônes s'interprètent comme suit :

Avertit d'une situation d'erreur exigeant votre

intervention. L'erreur ne peut pas être corrigée

automatiquement. L'icône s'affiche par exemple

lorsque les stratégies les plus récentes n'ont pas

été distribuées ou lorsque les définitions de virus

des hôtes ne sont pas à jour.

Avertit d'une situation pouvant exiger votre

intervention. La situation ne crée pas encore de

problèmes de sécurité, mais elle pourrait le faire

plus tard si le problème n'est pas résolu

maintenant. L'icône s'affiche par exemple

lorsque des hôtes sont déconnectés.

Pour plus d'informations sur l'utilisation de l'onglet Résumé pour vérifier

rapidement la protection du domaine, reportez-vous à la section

“Comment vérifier que l'environnement est protégé”, 231.

Les informations affichées dans l'onglet Résumé dépendent de ce qui est

sélectionné dans l'onglet Domaines de stratégie :

Lorsqu'un domaine est sélectionné, l'onglet Résumé affiche des

informations réparties en plusieurs sections comme suit : Policy

Manager, Domaine, Protection antivirus pour les postes de

travail, et Protection Internet.

Lorsqu'un hôte est sélectionné, les sections sont : Policy

Manager, Hôte, Protection antivirus et Protection Internet.

Ces sections sont décrites en détail ci-dessous.

Onglet Résumé lorsqu'un domaine est sélectionné

Lorsqu'un domaine est sélectionné dans l'onglet Domaines de stratégie,

les informations suivantes s'affichent dans l'onglet Résumé :

Page 65

54

Policy Manager

Figure 3-2 Informations associées à Policy Manager sur l'onglet Résumé

Dans la section Policy Manager, vous pouvez :

Voir l'état actuel de distribution des stratégies sous Etat de la

distribution des stratégies (enregistrées/non enregistrées,

distribuées/non distribuées) et, si nécessaire, enregistrer les

données de stratégie et distribuer les nouvelles stratégies aux

hôtes.

Voir l'état des définitions de virus sur le serveur.

Voir l'état des définitions de logiciels espions sur le serveur.

Voir l'état des mises à jour du contrôle du système sur le serveur.

Voir le nombre de nouveaux hôtes auto-enregistrés. S'il y a de

nouveaux hôtes, vous pouvez les ajouter au domaine en cliquant

sur Ajouter ces hôtes à un domaine

Découvrir automatiquement les hôtes d'un domaine Windows en

cliquant sur Autodécouvrir hôtes Windows

.

.

Page 66

CHAPITRE 3 55

Domaine

Figure 3-3 Informations associées aux domaines sur l'onglet Résumé

Dans la section Domaine, vous pouvez :

Voir le nombre d'hôtes ayant la stratégie la plus récente et

accéder à une synthèse de la mise à jour de cette stratégie en

cliquant sur Afficher la dernière mise à jour de stratégie des

hôtes. L'onglet Etat et la page Gestion centralisée s'affichent.

Voir le nombre d'hôtes déconnectés. Vous pouvez également

accéder à une liste détaillée affichant l'état de connexion des

hôtes en cliquant sur Afficher les hôtes déconnectés...

Etat et la page Gestion centralisée s'affichent.

Voir une synthèse des nouvelles alertes. Si vous souhaitez