Uporabniški priročnik

Microsoft® Windows® 7/Vista/XP

/2000/2003/2008

Copyright © 2009 by ESET, spol. s r. o.

Program ESET Smart Security 4 je razvilo podjetje ESET, spol. sr.o.

Več informacij je na voljo na spletnem mestu www.eset.com.

Vse pravice pridržane. Brez pisnega soglasja avtorja nobenega

dela te dokumentacije ni mogoče ponatisniti, shraniti vsistem

za pridobivanje podatkov ali

skakršnimi koli sredstvi, in sicer elektronsko, mehansko,

sfotokopiranjem, snemanjem, optičnim branjem

drugače.

Podjetje ESET, spol. sr.o. si pridržuje pravico, da brez predhodnega

obvestila spremeni kateri koli opisan del programske opreme.

Podpora strankam po svetu: www.eset.eu/support

Podpora strankam vSeverni Ameriki: www.eset.com/support

REV.20090522-002

prenašati vkateri koli obliki ali

ali kako

Vsebina

1. ESET Smart Security 4 .............................4

1.1 Novosti ........................................................................ 4

1.2 Sistemske zahteve ........................................................ 5

2. Namestitev ...........................................6

2.1 Osnovna namestitev .....................................................6

2.2 Namestitev po meri ....................................................... 7

2.3 Uporaba prvotnih nastavitev ......................................... 9

2.4 Vnos uporabniškega imena in gesla ................................. 9

2.5 Pregled računalnika na zahtevo ...................................... 9

3. Vodnik za začetnike .............................. 10

3.1 Predstavitev oblike uporabniškega vmesnika– načini ......10

3.1.1 Preverjanje delovanja računalnika ......................... 10

3.1.2 Kaj storiti, če program ne deluje pravilno ............... 10

3.2 Nastavitve posodobitev .................................................11

3.3 Nastavitve zaupanja vrednega območja ..........................11

3.4 Nastavitve strežnika proxy ............................................ 12

3.5 Zaščita nastavitev ........................................................ 12

4. Delo sprotivirusnim programom

ESET Smart Security

4.1 Zaščita pred virusi in vohunsko programsko opremo ........ 13

4.1.1 Sprotna zaščita datotečnega sistema .....................13

4.1.1.1 Nastavitve nadzora ............................................... 13

4.1.1.1.1 Nosilci podatkov za pregled ..................................13

4.1.1.1.2 Pregled ob (pregledovanje ob dogodkih) .................13

4.1.1.1.3 Dodatni parametri orodja ThreatSense

za nove in spremenjene datoteke ........................... 13

4.1.1.1.4 Napredne nastavitve ............................................. 13

4.1.1.2 Ravni čiščenja ....................................................... 13

4.1.1.3 Kdaj spremeniti konfiguracijo sprotne zaščite ........14

4.1.1.4 Preverjanje sprotne zaščite ...................................14

4.1.1.5 Kaj storiti, če sprotna zaščita ne deluje ...................14

4.1.2 Zaščita e-poštnega odjemalca ...............................14

4.1.2.1 Pregledovanje protokola POP3 ...............................14

4.1.2.1.1 Združljivost...........................................................15

4.1.2.2 Integracija ze-poštnimi odjemalci .........................15

4.1.2.2.1 Dodajanje sporočil zoznako vtelo e-poštnega

sporočila ..............................................................15

4.1.2.3 Odstranjevanje infiltracij .......................................16

4.1.3 Zaščita spletnega dostopa .....................................16

4.1.3.1 HTTP, HTTPs .........................................................16

4.1.3.1.1 Upravljanje naslovov .............................................16

4.1.3.1.2 Spletni brskalniki ..................................................16

4.1.4 Pregled računalnika .............................................. 17

4.1.4.1 Vrsta pregleda ...................................................... 17

4.1.4.1.1 Standardni pregled................................................17

4.1.4.1.2 Pregled po meri ..................................................... 17

4.1.4.2 Cilji pregleda .........................................................17

4.1.4.3 Profili pregleda......................................................18

..............................13

4.1.5 Filtriranje protokolov ............................................18

4.1.5.1 SSL .......................................................................18

4.1.5.1.1 Zaupanja vredna potrdila .......................................19

4.1.5.1.2 Izključena potrdila ................................................19

4.1.6 Nastavitve parametrov orodja ThreatSense ............19

4.1.6.1 Nastavitve predmetov ...........................................19

4.1.6.2 Možnosti ..............................................................19

4.1.6.3 Čiščenje ............................................................... 20

4.1.6.4 Pripone ...............................................................20

4.1.6.5 Omejitve .............................................................20

4.1.6.6 Drugo ..................................................................21

4.1.7 Zaznana je infiltracija ............................................21

4.2 Osebni požarni zid ........................................................ 21

4.2.1 Načini filtriranja ...................................................21

4.2.2 Blokiranje vsega prometa: prekinitev povezave

zomrežjem.......................................................... 22

4.2.3 Onemogočanje filtriranja: omogočanje

vsega prometa ..................................................... 22

4.2.4 Konfiguracija in uporaba pravil ............................. 22

4.2.4.1 Ustvarjanje novih pravil ........................................ 23

4.2.4.2 Urejanje pravil ..................................................... 23

4.2.5 Konfiguracija območij .......................................... 23

4.2.6 Vzpostavljanje povezave– zaznavanje .................. 23

4.2.7 Pisanje dnevnika .................................................. 24

4.3 Zaščita pred neželeno pošto ..........................................24

4.3.1 Samoučenje ........................................................ 24

4.3.1.1 Dodajanje naslovov na seznam varnih pošiljateljev .... 24

4.3.1.2 Označevanje sporočil kot neželene pošte .............. 25

4.4 Posodabljanje programa ...............................................25

4.4.1 Nastavitve posodobitev........................................ 25

4.4.1.1 Profili posodobitve ............................................... 25

4.4.1.2 Napredne nastavitve posodabljanja ......................26

4.4.1.2.1 Način posodobitve ............................................... 26

4.4.1.2.2 Strežnik proxy ...................................................... 26

4.4.1.2.3 Vzpostavljanje povezave zlokalnim omrežjem ....... 27

4.4.1.2.4 Ustvarjanje kopij posodobitev– zrcalni strežnik ..... 27

4.4.1.2.4.1 Posodabljanje iz zrcalnega strežnika ..................... 28

4.4.1.2.4.2 Odpravljanje težav zzrcalnim strežnikom

za posodabljanje .................................................... 29

4.4.2 Kako ustvariti opravila posodabljanja .................... 29

4.5 Razporejevalnik .......................................................... 29

4.5.1 Namen razporejanja opravil ................................. 29

4.5.2 Ustvarjanje novih opravil ......................................29

4.6 Karantena .................................................................. 30

4.6.1 Dodajanje datotek vkaranteno.............................30

4.6.2 Obnavljanje iz karantene ...................................... 30

4.6.3 Pošiljanje datoteke iz karantene ...........................30

4.7 Dnevniške datoteke ..................................................... 31

4.7.1 Vzdrževanje dnevnika ...........................................31

4.8 Uporabniški vmesnik .................................................... 31

4.8.1 Opozorila in obvestila .......................................... 32

4.9 ThreatSense.Net ..........................................................32

4.9.1 Sumljive datoteke ................................................ 33

4.9.2 Statistika ............................................................. 33

4.9.3 Pošiljanje ............................................................. 34

4.10 Oddaljeno skrbništvo ...................................................34

4.11 Licenca .......................................................................34

5. Izkušeni uporabnik ............................... 35

5.1 Nastavitve strežnika proxy ............................................35

5.2 Uvoz/izvoz nastavitev ..................................................35

5.2.1 Izvoz nastavitev ................................................... 35

5.2.2 Uvoz nastavitev ...................................................35

5.3 Ukazna vrstica .............................................................35

5.4 ESET SysInspector ........................................................36

5.4.1 Uporabniški vmesnik in uporaba programa ........... 36

5.4.1.1 Krmilniki programa .............................................. 37

5.4.1.2 Navigacija vprogramu ESET SysInspector .............. 37

5.4.1.3 Primerjava ...........................................................38

5.4.1.4 SysInspector kot del ESET Smart Security 4 ............ 38

5.5 ESET SysRescue ...........................................................38

5.5.1 Minimalne zahteve .............................................. 38

5.5.2 Kako ustvarite obnovitveni CD .............................. 38

5.5.2.1 Mape .................................................................. 39

5.5.2.2 Protivirusni program ESET ....................................39

5.5.2.3 Napredno ............................................................39

5.5.2.4 Zagonska naprava USB ......................................... 39

5.5.2.5 Zapisovanje ......................................................... 39

5.5.3 Delo sprogramom ESET SysRescue .......................39

5.5.3.1 Uporaba programa ESET SysRescue ...................... 39

6. Slovarček ............................................40

6.1 Vrste infiltracij ............................................................40

6.1.1 Virusi ..................................................................40

6.1.2 Črvi .....................................................................40

6.1.3 Trojanski konji .....................................................40

6.1.4 Korenski kompleti (rootkiti) ..................................40

6.1.5 Oglaševalski programi ..........................................40

6.1.6 Vohunska programska oprema ..............................41

6.1.7 Morebitno nevarni programi..................................41

6.1.8 Morebitno neželeni programi ................................41

6.2 Vrste oddaljenih napadov ............................................. 41

6.2.1 Napadi DoS ..........................................................41

6.2.2 Zastrupljanje DNS-ja .............................................41

6.2.3 Napadi črvov ........................................................41

6.2.4 Pregledovanje vrat ................................................41

6.2.5 Desinhronizacija TCP-ja ........................................ 42

6.2.6 Rele SMB ............................................................. 42

6.2.7 Napadi na ICMP ................................................... 42

6.3 E-pošta .......................................................................42

6.3.1 Oglasi ................................................................. 42

6.3.2 Lažna sporočila ....................................................42

6.3.3 Lažno predstavljanje ............................................ 43

6.3.4 Prepoznavanje neželene in lažne pošte .................. 43

6.3.4.1 Pravila ................................................................. 43

6.3.4.2 Bayesov filter .......................................................43

6.3.4.3 Seznam varnih pošiljateljev .................................. 43

6.3.4.4 Seznam blokiranih pošiljateljev ............................. 43

6.3.4.5 Nadzor sstrani strežnika ......................................44

1. ESET Smart Security 4

ESET Smart Security 4 je prvi predstavnik novega pristopa k resnično

integrirani računalniški varnosti. Odlikujeta ga hitrost in natančnost

protivirusnega programa ESET NOD32 Antivirus, katerega zaščito

zagotavlja najnovejša različica orodja za pregledovanje ThreatSense®,

združeni sprilagojenim osebnim požarnim zidom in moduli za

preprečevanje neželene pošte. Rezultat je pameten sistem, ki je

nenehno na preži za napadi in zlonamerno programsko opremo, ki

ogroža vaš računalnik.

ESET Smart Security ni okoren skupek različnih izdelkov venem

paketu, kot jih ponujajo drugi. Gre za rezultat dolgotrajnega truda, da

bi največjo zaščito združili znajmanjšim odtisom vsistemu. Napredne

tehnologije, ki temeljijo na umetni inteligenci, lahko učinkovito

preprečijo dostop virusom, vohunskim programom, trojanskim

konjem, črvom, oglaševalskim programom, korenskim kompletom

(rootkitom) in drugim napadom iz interneta, ne da bi zmanjšali

učinkovitost delovanja sistema ali prekinili delovanje računalnika.

1.1 Novosti

Dolgotrajne izkušnje naših strokovnjakov na področju razvoja se kažejo

vpopolnoma novi zgradbi programa ESET Smart Security, ki zagotavlja

največje mogoče zaznavanje znajmanjšimi sistemskimi zahtevami.

Kompleksna rešitev za varnost vključuje module zrazličnimi naprednimi

možnostmi. Na spodnjem seznamu je kratek pregled teh modulov.

• Protivirusna in protivohunska zaščita

Ta modul temelji na jedru orodja za pregledovanje ThreatSense®, ki

je bil prvič uporabljen vnagrajenem protivirusnem sistemu NOD32

Antivirus. Jedro orodja ThreatSense® je optimirano in izboljšano znovo

arhitekturo programa ESET Smart Security.

Funkcija Opis

Izboljšano čiščenje Protivirusni sistem inteligentno počisti in

izbriše večino zaznanih infiltracij brez pomoči

uporabnika.

Način

pregledovanja

vozadju

Pregled računalnika je mogoče zagnati

vozadju, ne da bi zmanjšali učinkovitost

delovanja.

• Osebni požarni zid

Osebni požarni zid nadzoruje ves promet med zaščitenim

računalnikom in drugimi računalniki vomrežju. ESET-ov osebni

požarni zid vsebuje napredne funkcije, navedene spodaj.

Funkcija Opis

Pregledovanje

omrežne

komunikacije

vnižjih plasteh

Podpora za IPv6 ESET-ov osebni požarni zid prikaže naslove IPv6

Nadzorovanje

izvedljivih datotek

Pregledovanje

datotek, integrirano

sprotokoloma

HTTP(s) in POP3(s)

Sistem za

zaznavanje vdorov

Interaktivni način,

način na podlagi

pravilnika, način

učenja, samodejni

način in samodejni

način spodporo za

izjeme

Pregledovanje omrežne komunikacije vplasti

podatkovne povezave omogoča, da ESET-ov

osebni požarni zid prepreči različne napade,

kijih sicer ne bi bilo mogoče zaznati.

in uporabnikom omogoča, da zanje ustvarijo

pravila.

Nadzorovanje sprememb vizvedljivih datotekah

znamenom preprečevanja okužbe. Lahko

dovolite spreminjanje datotek podpisanih

programov.

Pregledovanje datotek je integrirano

vprogramska protokola HTTP(s) in POP3(s). Ko

uporabniki brskajo po internetu ali prenašajo

e-pošto, so zaščiteni.

Zmogljivost prepoznavanja namena omrežne

komunikacije in različnih vrst omrežnih

napadov ter možnost samodejne prepovedi

take komunikacije

Uporabniki lahko izberejo, ali naj se dejanja

požarnega zidu izvajajo samodejno oziroma ali

želijo pravila nastaviti interaktivno. Komunikacija

vnačinu na podlagi pravilnika se obravnava glede

na pravila, ki jih vnaprej določi uporabnik ali

skrbnik omrežja. Vnačinu učenja se samodejno

ustvarijo in shranijo pravila in je primeren za

začetno konfiguracijo požarnega zidu.

Manjše datoteke

zaposodobitev

Zaščita priljubljenih

e-poštnih

odjemalcev

Številne druge

manjše izboljšave

Osnovni procesi optimizacije omogočajo,

daje velikost datotek za posodobitev manjša

kot vrazličici 2.7. Poleg tega je bila izboljšana

tudi zaščita datotek za posodobitev pred

poškodbami.

Zdaj je dohodno pošto mogoče pregledati

ne le vprogramu MS Outlook, temveč tudi

vprogramih Outlook Express, Pošta Windows,

Pošta Windows Live in Mozilla Thunderbird.

– Neposreden dostop do datotečnih sistemov

za večjo hitrost in izkoristek.

– Blokiranje dostopa do okuženih datotek.

– Izboljšanje varnostnega središča sistema

Windows, vključno ssistemom Vista.

Nadomesti vgrajen

požarni zid sistema

Windows

Nadomešča vgrajen požarni zid sistema

Windows ter deluje skupaj zvarnostnim

središčem sistema Windows, kar zagotavlja,

da je uporabnik vedno obveščen ovarnostnem

stanju. Ko namestite ESET Smart Security, se

požarni zid sistema Windows samodejno izklopi.

4

• Preprečevanje neželene pošte

1.2 Sistemske zahteve

ESET-ov modul za preprečevanje neželene pošte filtrira neželeno

e-pošto ter poveča varnost in udobje elektronske komunikacije.

Funkcija Opis

Ocenjevanje

dohodne pošte

Vsem dohodnim e-poštnim sporočilom je

dodeljena ocena od 0 (sporočilo ni neželena

pošta) do 100 (sporočilo je neželena pošta),

sporočila pa vskladu stem prenesena vmapo

»Neželena pošta« ali vmapo po meri, ki

jo ustvari uporabnik. Prav tako je mogoče

vzporedno pregledovanje dohodne e-pošte.

Podpira

različne tehnike

pregledovanja

Popolna integracija

ze-poštnimi

odjemalci

– Bayesova analiza

– Pregledovanje glede na pravila

– Preverjanje globalne zbirke prstnih odtisov

Zaščita pred neželeno pošto je na voljo

uporabnikom odjemalcev Microsoft Outlook,

Outlook Express, Pošta Windows, Pošta

Windows Live in Mozilla Thunderbird.

Na voljo je ročno

izbiranje neželene

Na voljo je možnost, da ročno označite/

prekličete, ali je določena e-pošta neželena.

pošte

Nemoteno delovanje programov ESET Smart Security in ESET Smart

Security Business Edition bo zagotovljeno, če računalnik ustreza

spodnjim zahtevam strojne in programske opreme:

ESET Smart Security:

Windows 2000

in XP

400 MHz 32-bitna različica/64-bitna različica

(x86/x64)

128 MB sistemskega pomnilnika RAM

130 MB nezasedenega prostora na trdem disku

Super VGA (800 x 600)

Windows 7 in Vista

1 GHz 32-bitna različica/64-bitna različica (x86/x64)

512 MB sistemskega pomnilnika RAM

130 MB nezasedenega prostora na trdem disku

Super VGA (800 x 600)

ESET Smart Security Business Edition:

Windows 2000,

Server 2000, XP

in Server 2003

400 MHz 32-bitna različica/64-bitna različica

(x86/x64)

128 MB sistemskega pomnilnika RAM

130 MB nezasedenega prostora na trdem disku

Super VGA (800 x 600)

Windows 7, Vista in

Windows Server

2008

1 GHz 32-bitna različica/64-bitna različica (x86/x64)

512 MB sistemskega pomnilnika RAM

130 MB nezasedenega prostora na trdem disku

Super VGA (800 x 600)

• Drugo

Funkcija Opis

ESET SysRescue ESET SysRescue uporabniku omogoča, da

ustvari zagonski CD/DVD/USB sprogramom

ESET Smart Security, ki lahko deluje neodvisno

od operacijskega sistema. Je najprimernejši

način za čiščenje infiltracij iz sistema, ki jih je

težko odstraniti.

ESET SysInspector ESET SysInspector je program, ki temeljito

pregleda računalnik in je zdaj integriran

neposredno vESET Smart Security. Če se

obrnete na našo službo za podporo strankam

prek možnosti »Pomoč in podpora« > »Zahteva

za podporo strankam« (priporočeno), lahko

izberete, da se vključi posnetek stanja

programa ESET SysInspector vračunalniku.

Zaščita

dokumentov

Zaščita dokumentov omogoča pregledovanje

dokumentov Microsoft Ocea, preden jih

odprete, in datotek, ki jih Internet Explorer

samodejno prenese, na primer elementov

Microsoft ActiveX.

Samozaščita Nova samozaščita tehnologija komponente

ESET Smart Security ščiti pred poskusi

deaktiviranja.

Uporabniški

vmesnik

Uporabniški vmesnik lahko zdaj deluje

vnegrafičnem načinu, ki omogoča nadzor

programa ESET Smart Security stipkovnico.

Večja združljivost sprogramom za branje

zaslona slabovidnim omogoča učinkovitejšo

uporabo programa.

5

2. Namestitev

Po nakupu lahko namestitveni program ESET Smart Security

prenesetezESET-ovega spletnega mesta. Na voljo je vobliki paketa awn

ess_nt**_***.msi (ESET Smart Security) ali essbe_nt**_***.msi (ESETSmart

Security Business Edition). Zaženite namestitveni program in čarovnik za

namestitev vas bo vodil skozi osnovno namestitev. Na voljo sta dve vrsti

namestitve zrazličnimi ravnmi podrobnosti namestitve:

1. Osnovna namestitev

2. Namestitev po meri

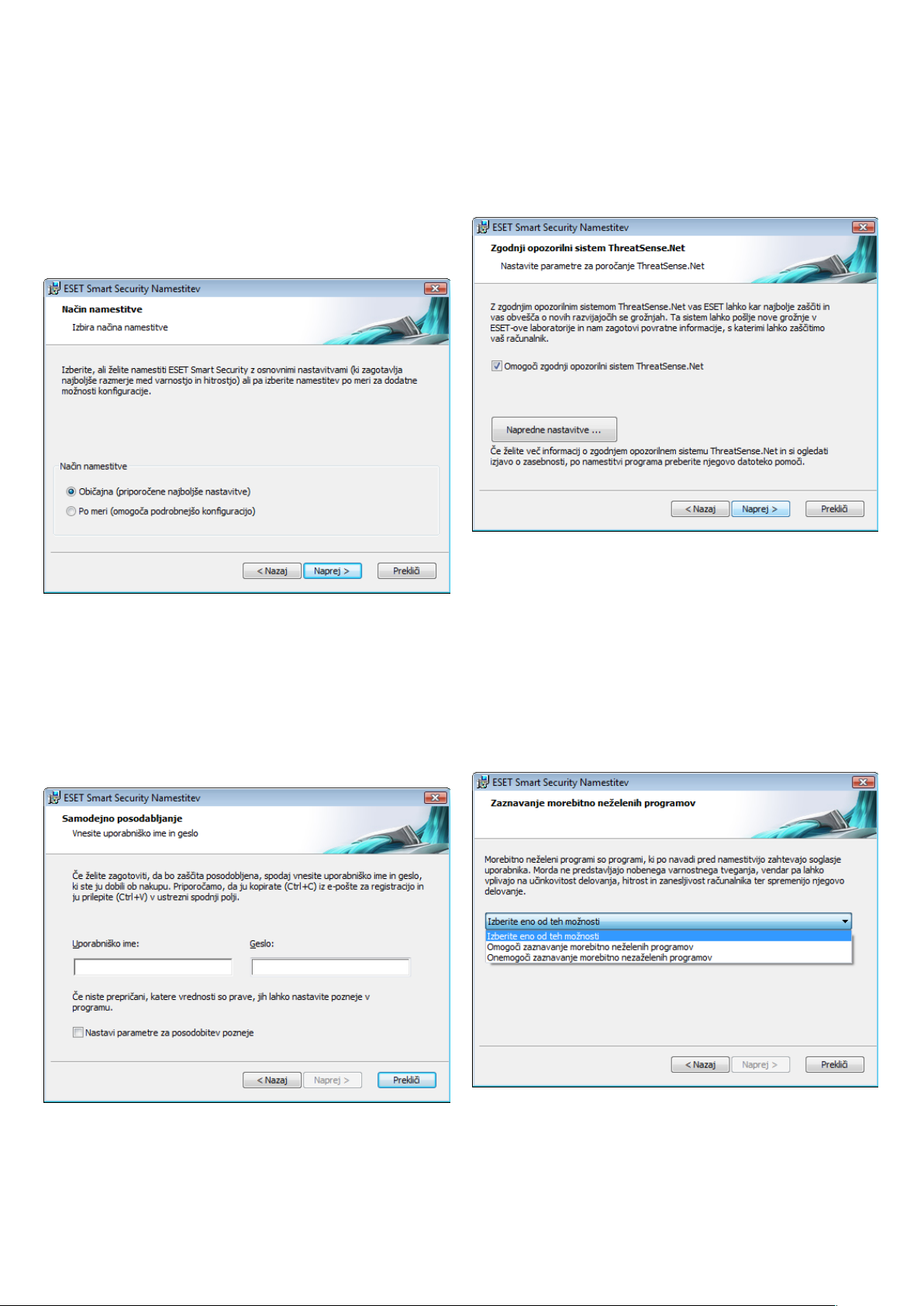

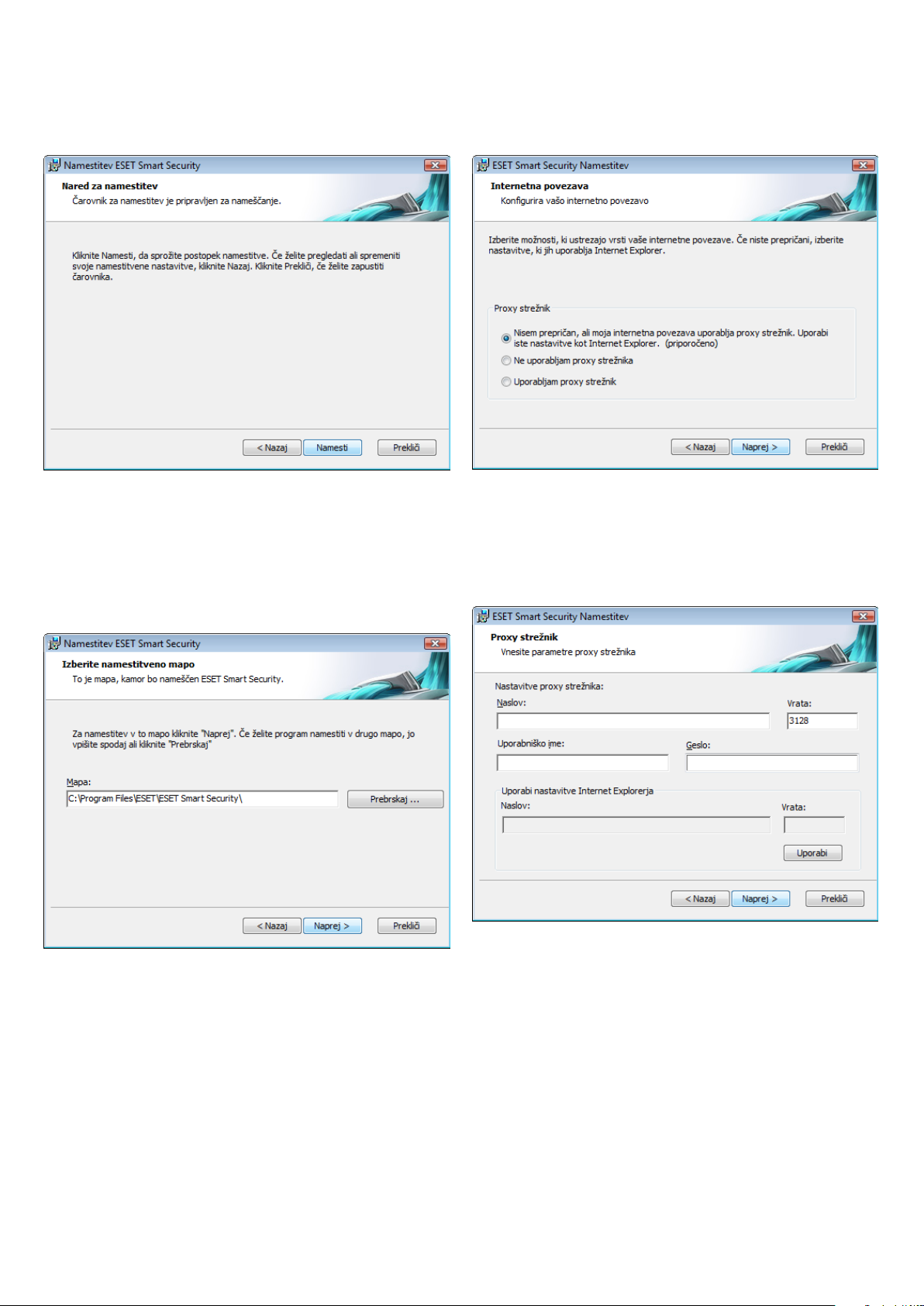

2.1 Osnovna namestitev

Osnovno namestitev priporočamo uporabnikom, ki želijo namestiti

program ESET Smart Security sprivzetimi nastavitvami. Privzete

nastavitve programa omogočajo najvišjo raven zaščite, kar je

primerno za uporabnike, ki ne želijo konfigurirati podrobnih

nastavitev.

Prvi in in zelo pomemben korak je vnos uporabniškega imena

in gesla za samodejno posodabljanje programa. Posodabljanje

pomembno vlogo pri zagotavljanju neprekinjene zaščite sistema.

ima

Naslednji korak pri namestitvi je konfiguracija zgodnjega opozorilnega

sistema ThreatSense.Net. Zgodnji opozorilni sistem ThreatSense.Net

zagotavlja, da je ESET takoj in vedno obveščen onovih infiltracijah ter

tako omogoča hitro zaščito strank. Sistem

groženj ESET-ovim virusnim laboratorijem, kjer grožnje analizirajo, jih

obdelajo in dodajo vzbirko virusnih definicij.

Polje Omogoči zgodnji opozorilni sistem ThreatSense.Net

je privzeto potrjeno, tako da je ta funkcija aktivirana. Če želite

spremeniti podrobne nastavitve za pošiljanje sumljivih datotek,

kliknite Napredne nastavitve ...

Naslednji korak pri namestitvi je konfiguracija možnosti Zaznavanje

morebitno neželenih programov. Morebitno neželeni programi

niso nujno zlonamerni, alahko pogosto vplivajo na način delovanja

operacijskega sistema.

Te programe po navadi prejmete skupaj zdrugimi programi, zato jih

je morda med namestitvijo težko opaziti. Čeprav se med namestitvijo

teh programov po navadi prikaže obvestilo, jih je mogoče preprosto

namestiti brez soglasja.

omogoča pošiljanje novih

V ustrezni polji vnesite uporabniško ime in geslo, to so podatki

za preverjanje pristnosti, ki ste jih prejeli pri nakupu ali registraciji

izdelka. Če trenutno nimate uporabniškega imena in gesla, potrdite

polje Nastavi parametre za posodobitev pozneje. Podatke za

preverjanje pristnosti je mogoče vnesti kadar koli pozneje, in sicer

neposredno iz programa.

6

Potrdite polje Omogoči zaznavanje morebitno neželenih programov,

če želite protivirusnemu programu ESET Smart Security omogočiti

zaznavanje te vrste groženj (priporočeno).

Zadnji korak vnačinu osnovne namestitve je potrditev namestitve, in

sicer sklikom gumba Namesti.

Ko vnesete uporabniško ime in geslo, kliknite Naprej, kjer konfigurirate

internetno povezavo.

2.2 Namestitev po meri

Namestitev po meri je namenjena uporabnikom, ki imajo izkušnje

znatančno nastavitvijo programov in želijo med namestitvijo

spremeniti napredne nastavitve.

Prvi korak je izbira ciljnega mesta za namestitev. Program je privzeto

nameščen vmapo C:\Program Files\ESET\ESET Smart Security\.

Kliknite Prebrskaj ..., če želite spremeniti to mesto (ne priporočamo).

Če uporabljate strežnik proxy, ga morate pravilno konfigurirati, tako

da bodo posodobitve virusnih definicij pravilno delovale. Če ne veste,

ali povezavo z internetom vzpostavljate sstrežnikom proxy, pustite

potrjeno privzeto nastavitev Nisem prepričan, ali moja internetna

povezava uporablja strežnik proxy. Uporabite iste nastavitve kot

Internet Explorer in kliknite Naprej. Če ne uporabljate strežnika

proxy, izberite ustrezno možnost.

Nato vnesite uporabniško ime in geslo. Ta korak je enak kot pri

osnovni namestitvi (glejte stran 5).

Če želite konfigurirati nastavitve strežnika proxy, potrdite polje

Uporabljam strežnik proxy in kliknite Naprej. Vpolje Naslov vnesite

naslov IP ali URL strežnika proxy. Vpolju Vrata določite vrata, prek

katerih strežnik proxy sprejema povezave (privzeta vrata so 3128).

Če strežnik proxy zahteva preverjanje pristnosti, vnesite veljavno

uporabniško ime in geslo, sčimer strežniku proxy omogočite dostop.

Nastavitve strežnika proxy je po želji mogoče kopirati tudi iz Internet

Explorerja. Kliknite Uporabi in potrdite izbiro.

7

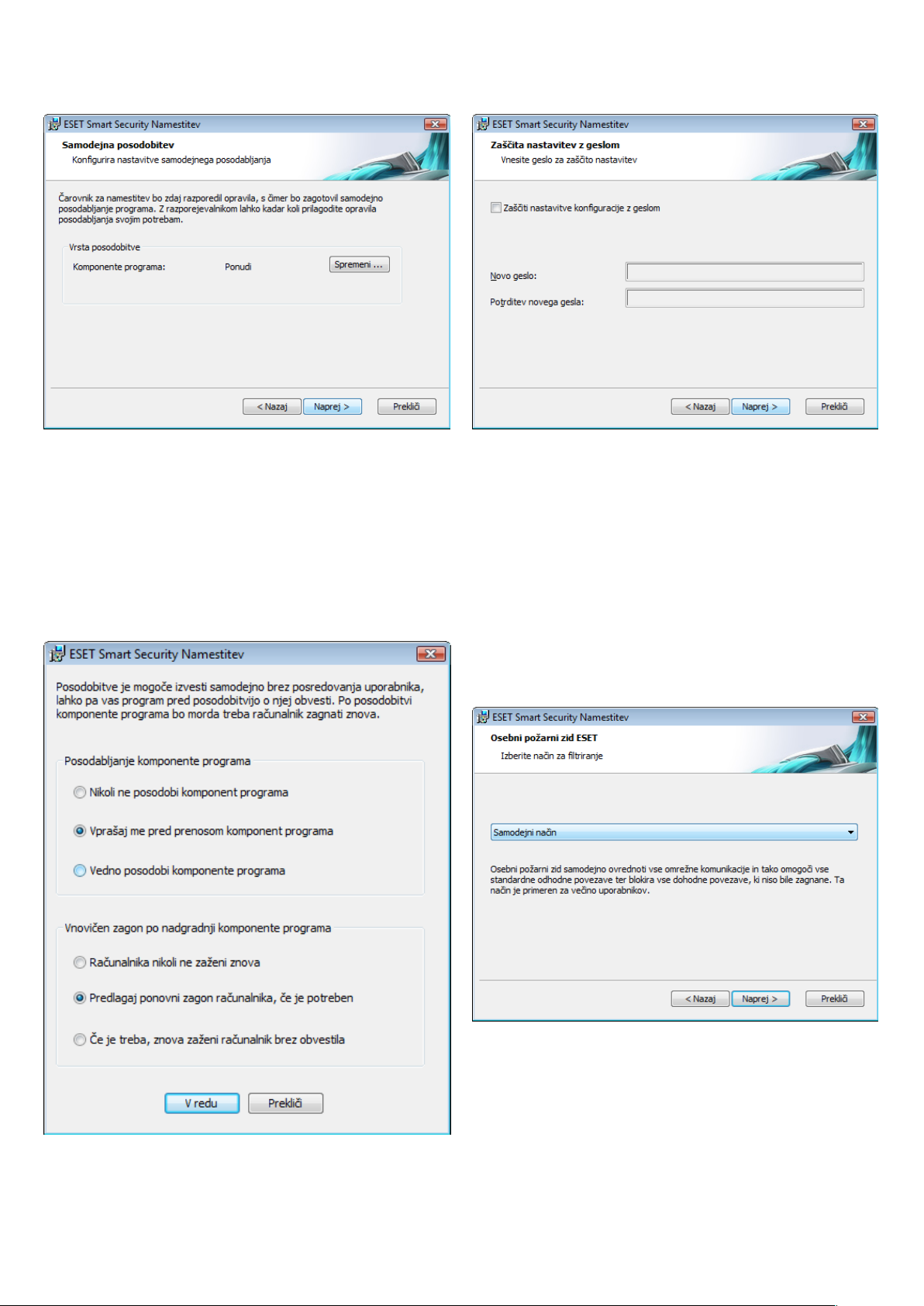

Kliknite Naprej in odpre se okno Konfiguracija nastavitev

samodejnega posodabljanja. Vtem koraku izberete, kako bodo

vračunalniku obravnavane samodejne posodobitve komponent

programa. Če želite dostopati do naprednih nastavitev, kliknite

Spremeni ...

Če ne želite posodobiti komponent programa, potrdite polje Nikoli ne

posodobi komponent programa. Če omogočite možnost Vprašaj me

pred prenosom komponent programa, se odpre okno za potrditev,

vkaterem potrdite prenos komponent programa. Če želite omogočiti

samodejne nadgradnje komponent programa brez prikaza poziva,

potrdite polje Komponento programa nadgradi, če je na voljo.

Navodila za konfiguracijo zgodnjega opozorilnega sistema

ThreatSense.Net in nastavitev zaznavanja morebitno neželenih

programov so ista kot pri osnovni namestitvi, zato tukaj niso

navedena (glejte stran 5).

V zadnjem koraku vnačinu po meri morate izbrati način filtriranja

ESET-ovega osebnega požarnega zidu. Na voljo je pet načinov:

• Samodejni način

• Samodejni način zizjemami (pravila določi uporabnik)

• Interaktivni način

• Na podlagi pravilnika

• Način učenja

OPOMBA: Po nadgradnji komponente programa je po navadi treba

znova zagnati računalnik. Priporočena nastavitev je: Če je treba,

znova zaženi računalnik brez obvestila.

Naslednji korak pri namestitvi je vnos gesla za zaščito parametrov

programa. Izberite geslo, skaterim želite zaščititi program. Znova

vnesite geslo, da ga potrdite.

8

Samodejni način priporočamo za večino uporabnikov. Vse standardne

odhodne povezave so omogočene (in samodejno analizirane zvnaprej

določenimi nastavitvami), vsiljene dohodne povezave pa so samodejno

blokirane.

Samodejni način zizjemami (pravila določi uporabnik). Za razliko

od samodejnega načina omogoča dodajanje pravil po meri.

Interaktivni način je primeren za izkušene uporabnike. Komunikacijo

obravnavajo uporabniško določena pravila. Če za komunikacijo ni

določenega nobenega pravila, program vpraša uporabnika, ali želi

omogočiti ali zavrniti komunikacijo.

Način na podlagi pravilnika ovrednoti komunikacijo na podlagi vnaprej

določenih pravil, ki jih ustvari skrbnik. Če ni na voljo nobenega pravila,

je povezava samodejno blokirana, uporabniku pa se ne prikaže nobeno

opozorilo. Priporočamo, da način na podlagi pravilnika izberete le, če

ste skrbnik, ki namerava konfigurirati omrežno komunikacijo.

Način učenja– Vtem načinu se samodejno ustvarijo in shranijo

pravila in je primeren za začetno konfiguracijo osebnega požarnega

zidu. Interakcija uporabnika ni potrebna, saj ESET Smart Security

pravila shrani vskladu zvnaprej določenimi parametri. Način učenja

ni varen, zato ga uporabljajte le, dokler niso ustvarjena vsa pravila za

zahtevano komunikacijo.

V zadnjem koraku je prikazano okno, vkaterem morate soglašati

znamestitvijo.

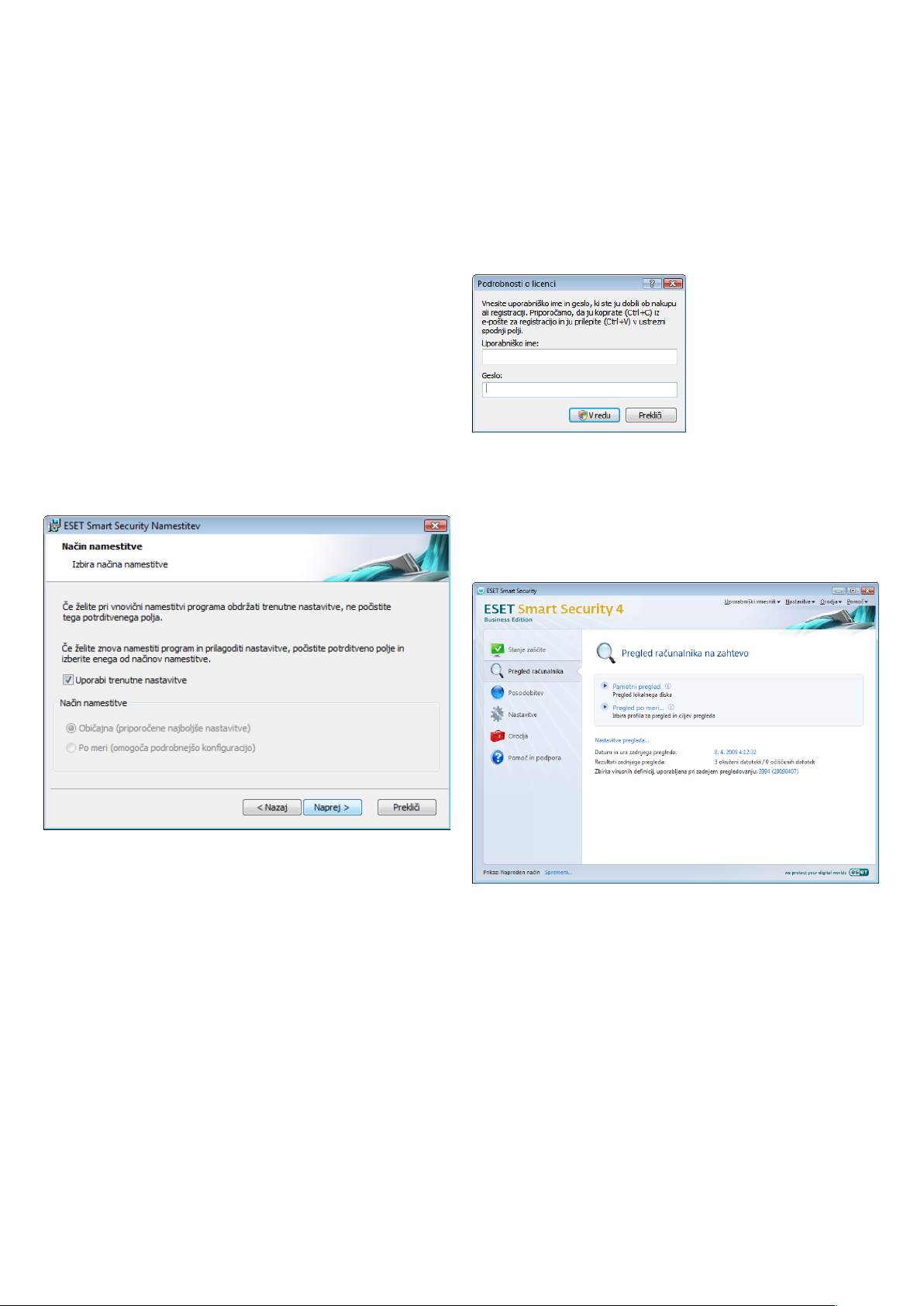

2.3 Uporaba prvotnih nastavitev

Če program ESET Smart Security namestite znova, se prikaže možnost

Uporabi trenutne nastavitve. To možnost izberite, če želite parametre

nastavitev prenesti iz prvotne namestitve v novo.

2.4 Vnos uporabniškega imena in gesla

Če želite zagotoviti najboljše delovanje programa, morate omogočiti

samodejno posodabljanje programa. To je mogoče le, če vnastavitve

posodabljanja vnesete pravilno uporabniško ime in geslo.

Če uporabniškega imena in gesla niste vnesli med namestitvijo, lahko

to storite zdaj. Vglavnem oknu programa kliknite Posodobi in nato

Nastavitve uporabniškega imena in gesla ... Vokno Podrobnosti

olicenci vnesite podatke, ki ste jih prejeli zlicenco izdelka.

2.5 Pregled računalnika na zahtevo

Po namestitvi programa ESET Smart Security preglejte računalnik,

tako da preverite, ali je vnjem zlonamerna koda. Če želite hitro

zagnati pregled, vglavnem meniju izberite Pregled računalnika

in nato vglavnem oknu programa izberite Standardni pregled. Če

želite več informacij ofunkciji za pregled računalnika, glejte poglavje

»Pregled računalnika«.

9

3. Vodnik za začetnike

V tem poglavju najdete osnovni pregled programa ESET Smart Security

in njegovih osnovnih nastavitev.

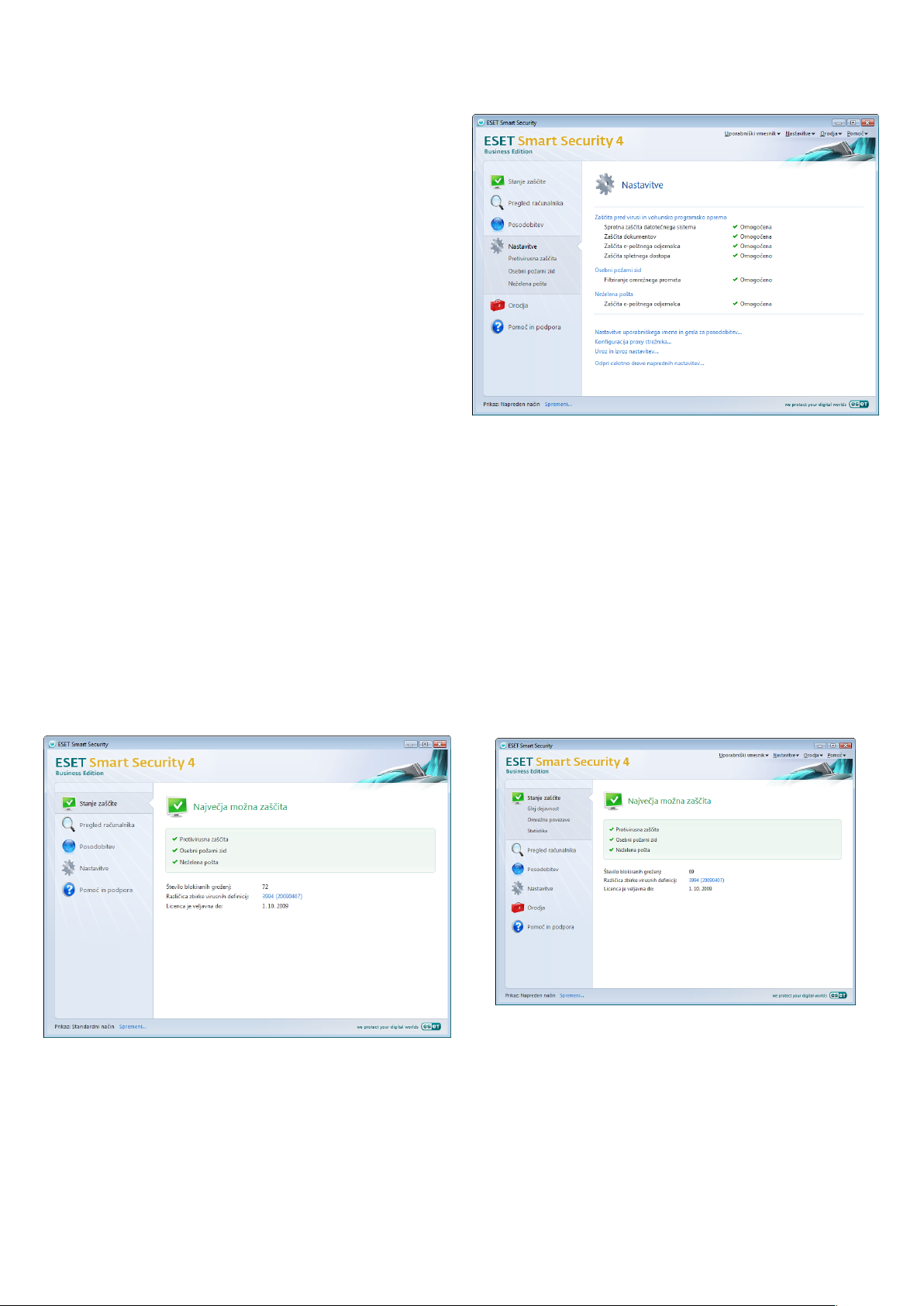

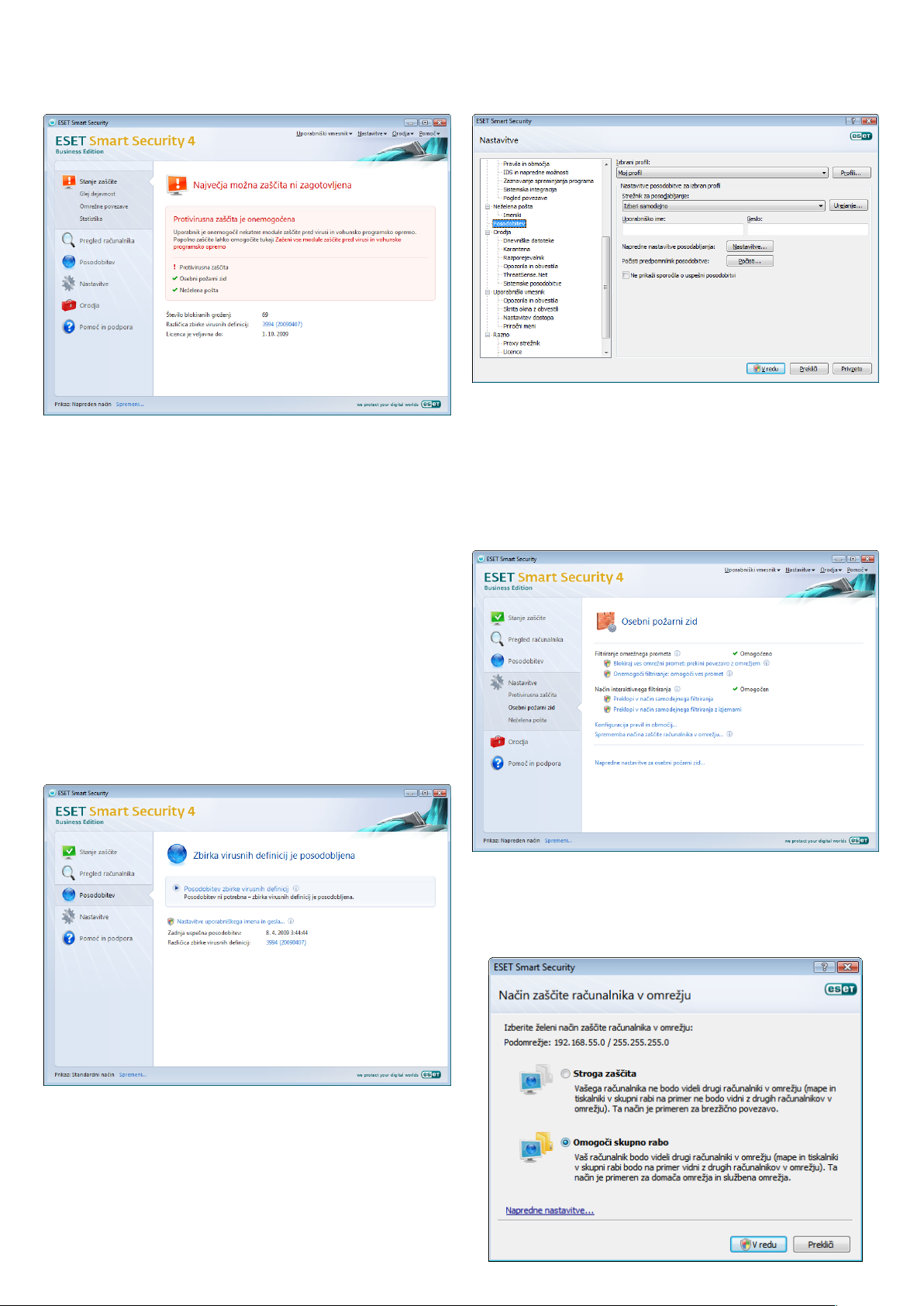

3.1 Predstavitev oblike uporabniškega vmesnika– načini

Glavno okno programa ESET Smart Security je razdeljeno vdva glavna

razdelka. Levi stolpec omogoča dostop do uporabniku prijaznega

glavnega menija. Glavno okno programa na desni strani je vprvi

vrsti namenjeno prikazu informacij, ki ustrezajo možnosti, izbrani

vglavnem meniju.

Spodaj je opis gumbov vglavnem meniju:

Stanje zaščite– Vuporabniku prijazni obliki ponuja informacije

ostanju zaščite programa ESET Smart Security. Če aktivirate napredni

način, se prikaže stanje vseh modulov zaščite. Če si želite ogledati

trenutno stanje modula, ga kliknite.

Pregled računalnika– Ta možnost omogoča uporabniku, da

konfigurira in zažene pregled računalnika na zahtevo.

Posodobi– Izberite to možnost, če želite dostopati do modula za

posodobitev, ki upravlja posodobitve zbirke virusnih definicij.

Nastavitve– Izberite to možnost, če želite prilagoditi raven varnosti

vračunalniku. Če aktivirate napredni način, se prikažejo podmeniji

modula za protivirusno in protivohunsko zaščito, osebnega požarnega

zidu in modula za preprečevanje neželene pošte.

Orodja– Ta možnost je na voljo le vnaprednem načinu. Omogoča

dostop do dnevniških datotek, karantene in razporejevalnika.

Pomoč in podpora– To možnost izberite, če želite dostopati do

datotek spomočjo, ESET-ove zbirke znanja, ESET-ovega spletnega

mesta in zahteve za podporo strankam.

Uporabniški vmesnik programa ESET Smart Security omogoča

uporabnikom preklapljanje med standardnim in naprednim načinom.

Če želite preklopiti med načinoma, glejte povezavo Prikaži, ki je

vspodnjem levem kotu glavnega okna programa ESET Smart Security.

Če želite izbrati želeni način prikaza, kliknite ta gumb.

Če preklopite vnapredni način, bo na glavni meni dodana možnost

Orodja. Možnost »Orodja« omogoča uporabniku, da dostopa do

razporejevalnika in karantene ter si ogleda dnevniške datoteke

programa ESET Smart Security.

OPOMBA: Vsa preostala navodila vtem priročniku opisujejo napredni

način.

3.1.1 Preverjanje delovanja računalnika

Če si želite ogledati stanje zaščite, kliknite to možnost na vrhu

glavnega menija. Na desni strani okna se prikažeta povzetek

ostanju delovanja programa ESET Smart Security in podmeni stremi

elementi. Protivirusna in protivohunska zaščita, Osebni požarni

zid in Modul za preprečevanje neželene pošte. Če si želite ogledati

podrobne informacije onavedenem modulu zaščite, izberite enega od

teh elementov.

V standardnem načinu je na voljo dostop do funkcij, ki jih potrebujete

za pogoste operacije. Vtem načinu niso prikazane nobene napredne

možnosti.

10

Če omogočeni moduli delujejo pravilno, so označeni zzeleno

kljukico. Če ne delujejo pravilno, se prikaže rdeč klicaj ali oranžna

ikona obvestila, vzgornjem delu okna pa se prikažejo dodatne

informacije omodulu. Prikaže se tudi predlagana rešitev za odpravo

težave zmodulom. Če želite spremeniti stanje posameznih modulov,

vglavnem meniju kliknite Nastavitve in nato želeni modul.

3.1.2 Kaj storiti, če program ne deluje pravilno

Če program ESET Smart Security vkaterem koli od modulov zaščite

zazna težavo, jo prikaže voknu Stanje zaščite. Vtem oknu je

prikazana tudi morebitna rešitev težave.

Če težave ni mogoče odpraviti sprikazanim seznamom znanih težav

in rešitev, kliknite Pomoč in podpora, če želite pogledati datoteke

spomočjo ali preiskati zbirko znanja. Če rešitve še vedno ni mogoče

najti, ESET-ovi službi za podporo strankam pošljite zahtevo za podporo.

Naši strokovnjaki lahko na podlagi teh povratnih informacij hitro

odgovorijo na vaša vprašanja in vam učinkovito svetujejo glede težave.

3.2 Nastavitve posodobitev

Posodabljanje zbirke virusnih definicij in komponent programa je

pomemben del pri zagotavljanju celovite zaščite pred zlonamerno

kodo. Temeljito preglejte njuno konfiguracijo in delovanje. Vglavnem

meniju izberite Posodobi in vglavnem oknu programa kliknite Posodobi

zbirko virusnih definicij, če želite takoj preveriti, ali je na voljo novejša

posodobitev za zbirko virusnih definicij. Če izberete možnost Nastavitve

uporabniškega imena in gesla ... se odpre pogovorno okno, vkaterega

morate vnesti uporabniško ime in geslo, ki ste ju prejeli ob nakupu.

Če ste uporabniško ime in geslo vnesli med namestitvijo programa

ESET Smart Security, vas program ne bo pozval, da to storite na tukaj.

3.3 Nastavitve zaupanja vrednega območja

Konfiguracija zaupanja vrednega območja je pomembna pri zagotavljanju

zaščite računalnika vomrežnem okolju. Drugim uporabnikom lahko

omogočite dostop do računalnika tako, da konfigurirate zaupanja vredno

območje in omogočite skupno rabo. Kliknite Nastavitve > Osebni požarni

zid > Spremeni način zaščite računalnika vomrežju ... Prikaže se okno,

vkaterem je mogoče konfigurirati nastavitve načina zaščite računalnika

vdejanskem omrežju oziroma območju.

V oknu Napredne nastavitve (če ga želite odpreti, pritisnite tipkoF5) so

navedene druge podrobne možnosti posodabljanja. Spustni meni Strežnik

za posodabljanje: nastavite na Izberi samodejno. Če želite konfigurirati

napredne možnosti posodobitev, na primer način posodobitve, dostop

do strežnika proxy, dostop do posodobitev vlokalnem strežniku in

ustvarjanje kopij virusnih definicij (v programu ESET Smart Security

Business Edition), kliknite gumb Nastavitve ...

Zaznavanje zaupanja vrednega območja poteka po namestitvi programa

ESET Smart Security in vsakič, ko računalnik vzpostavi povezavo znovim

omrežjem. Zato vvečini primerov zaupanja vrednega območja ni treba

določiti. Pri zaznavanju novega območja

se privzeto prikaže pogovorno

okno, kjer je mogoče nastaviti raven zaščite tega območja.

11

Opozorilo: Zaupanja vredno območje, ki ni pravilno konfigurirano,

lahko pomeni varnostno tveganje za računalnik.

OPOMBA: Delovnim postajam iz zaupanja vrednega območja je privzeto

dovoljen dostop do datotek in tiskalnikov vskupni rabi, omogočena je

dohodna komunikacija RPC, na voljo pa je tudi skupna raba oddaljenega

namizja.

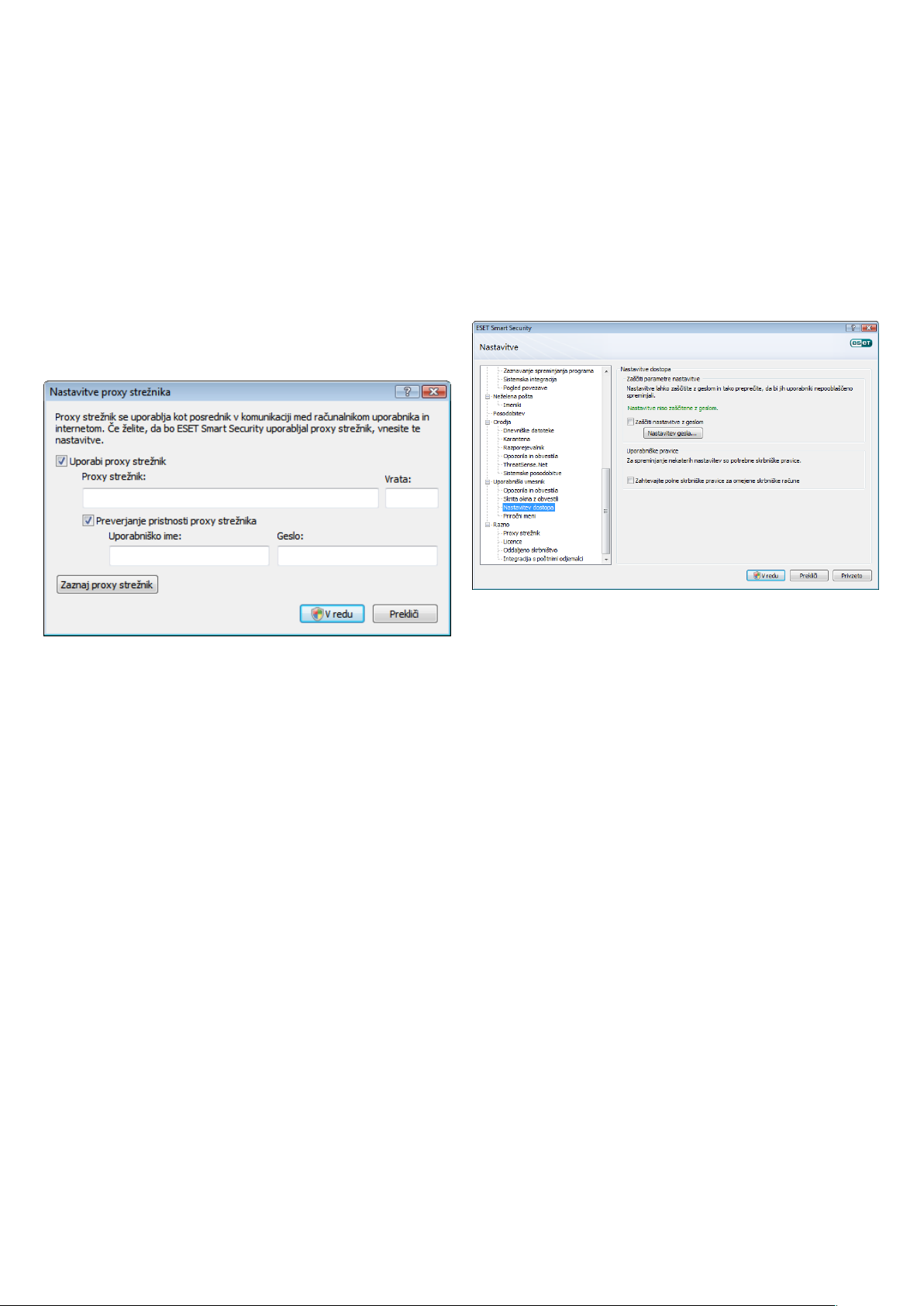

3.4 Nastavitve strežnika proxy

3.5 Zaščita nastavitev

Nastavitve programa ESET Smart Security so lahko zelo pomembne

zvidika varnostnega pravilnika podjetja. Nepooblaščeno spreminjanje

lahko morda ogrozi stabilnost in zaščito računalnika. Če želite

parametre nastavitev zaščiti zgeslom, vglavnem meniju kliknite

Nastavitve > Odpri celotno drevo naprednih nastavitev ... >

Uporabniški vmesnik > Zaščita nastavitev in nato kliknite gumb

Vnos gesla ...

Če vračunalniku, vkaterem je nameščen program ESET Smart Security,

za vzpostavljanje povezave zinternetom uporabljate strežnik proxy,

ga morate nastaviti vnaprednih nastavitvah (pritisnite tipko F5). Če

želite odpreti okno za konfiguracijo možnosti Strežnik proxy, vdrevesu

naprednih nastavitev kliknite Razno > Strežnik proxy. Potrdite polje

Uporabi strežnik proxy in vnesite naslov IP ter vrata strežnika proxy

skupaj spodatki za preverjanje pristnosti.

Če ti podatki niso na voljo, lahko poskusite samodejno zaznati

nastavitve strežnika proxy za protivirusni program ESET Smart

Security tako, da kliknete gumb Zaznaj strežnik proxy.

Vnesite geslo in ga potrdite tako, da ga vnesete znova, ter nato kliknite

Vredu. To geslo boste potrebovali za vsa nadaljnja spreminjanja

nastavitev programa ESET Smart Security.

OPOMBA: Možnosti strežnika proxy za različne profile posodabljanja

se lahko razlikujejo. Vtem primeru konfigurirajte strežnik proxy

vnaprednih nastavitvah posodabljanja.

12

4. Delo sprotivirusnim programom ESET Smart Security

4.1 Zaščita pred virusi in vohunsko programsko opremo

Protivirusna zaščita varuje računalnik pred zlonamernimi sistemskimi

napadi, tako da nadzoruje komunikacijo med datotekami ter e-poštno

in internetno komunikacijo. Če je zaznana grožnja zzlonamerno kodo,

jo lahko protivirusni modul odstrani tako, da jo najprej blokira in nato

počisti, izbriše ali premakne vkaranteno.

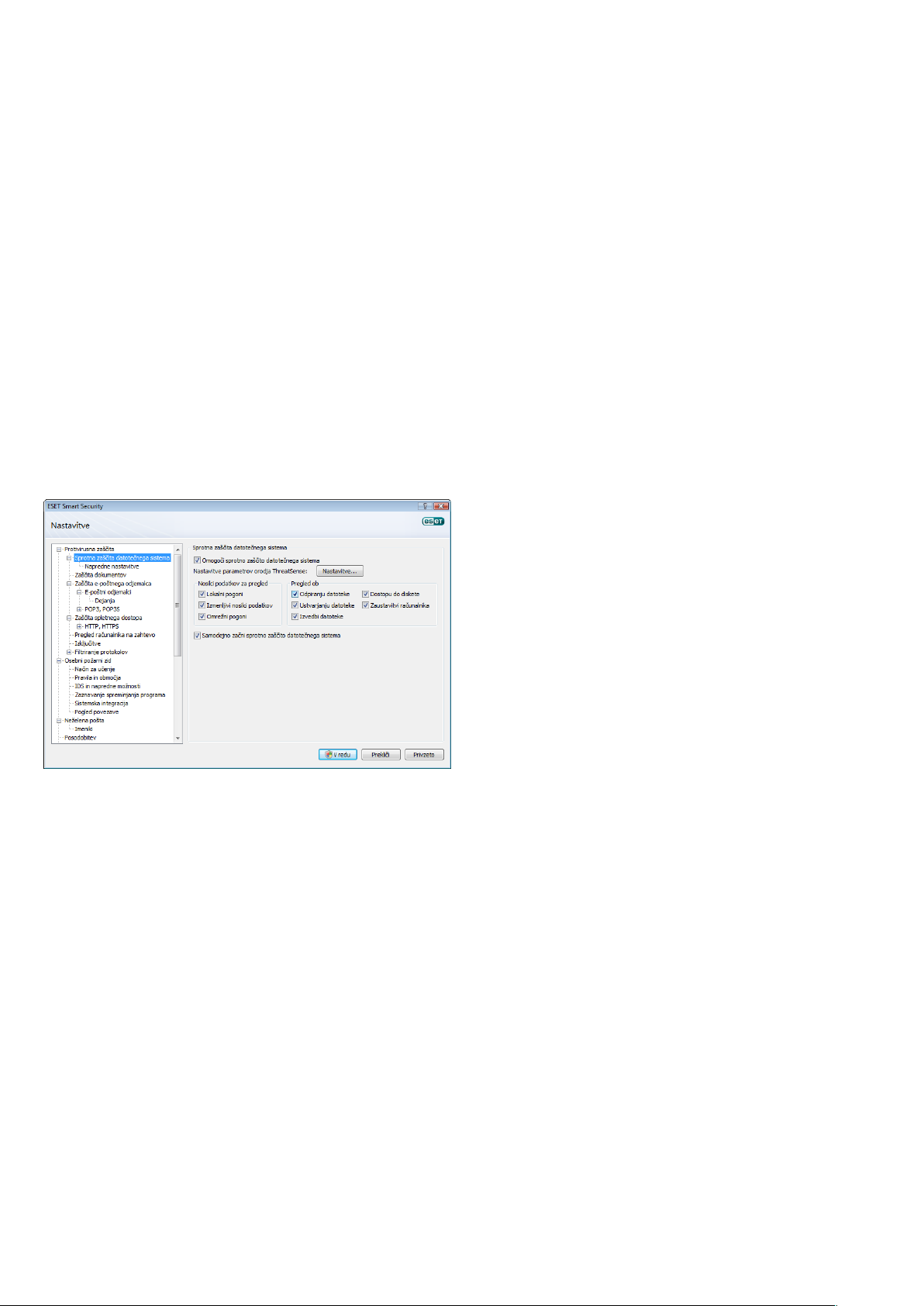

4.1.1 Sprotna zaščita datotečnega sistema

Sprotna zaščita datotečnega sistema nadzira vse dogodke

vračunalniku, ki so povezani sprotivirusno zaščito. Program vvseh

datotekah preveri, ali je vnjih takrat, ko se vračunalniku odpirajo,

ustvarijo ali zaženejo, zlonamerna koda. Sprotna zaščita datotečnega

sistema se zažene pri zagonu računalnika.

4.1.1.1 Nastavitve nadzora

Sprotna zaščita datotečnega sistema preveri vse vrste nosilcev

podatkov, nadzor pa sprožijo različni dogodki. Nadzor uporabi načine

zaznavanja, ki jih omogoča tehnologija ThreatSense (kot je to opisano

vpoglavju »Nastavitve parametrov orodja ThreatSense«). Delovanje

nadzora se lahko razlikuje glede na to, ali gre za na novo ustvarjene

ali že obstoječe datoteke. Za novo ustvarjene datoteke bo morda

uporabljena globlja raven nadzora.

4.1.1.1.3 Dodatni parametri orodja ThreatSense za nove in

spremenjene datoteke

Možnost okužbe vnovo ustvarjenih ali spremenjenih datotekah je precej

višja od tiste vobstoječih datotekah. Zato program preveri te datoteke

zdodatnimi parametri pregleda. Poleg splošnih načinov pregledovanja, ki

temeljijo na definicijah, je uporabljena še napredna hevristika, kar močno

izboljša stopnje zaznavanja. Program ne pregleduje le novo ustvarjenih

datotek, ampak tudi samoraztezne datoteke (SFX) in samoustvarjalne

arhive (notranje stisnjene datoteke, ki jih je mogoče izvajati). Privzeto

so arhivi pregledani vse do 10. ravni gnezdenja in ne glede na njihovo

dejansko velikost. Če želite spremeniti nastavitve pregleda arhiva,

prekličite izbiro možnosti Privzete nastavitve pregleda arhiva.

4.1.1.1.4 Napredne nastavitve

Če želite pri uporabi sprotne zaščite zagotoviti najmanjši mogoči

odtis vsistemu, ne ponovite pregledovanja že pregledanih datotek

(razen če ste jih spremenili). Datoteke so znova pregledane, takoj ko so

dokončane vse posodobitve zbirke virusnih definicij. Ta način delovanja

je mogoče nastaviti zmožnostjo Optimirano pregledovanje. Če je ta

funkcija onemogočena, bo pregledana vsaka datoteka, vsakič ko do nje

dostopate.

Sprotna zaščita se privzeto zažene pri zagonu operacijskega sistema,

kar zagotavlja neprekinjeno pregledovanje. Vposebnih primerih (če je

primer prišlo do spora zdrugim sprotnim pregledovalnikom), lahko

na

sprotno zaščito prekinete tako, da onemogočite možnost Samodejni

zagon sprotne zaščite datotečnega sistema.

4.1.1.1.1 Nosilci podatkov za pregled

Program privzeto pregleda vse vrste nosilcev podatkov in preveri, ali so

na njih morebitne grožnje.

Lokalni pogoni– nadzor nad vsemi sistemskimi trdimi diski

Izmenljivi nosilci podatkov– diskete, naprave za shranjevanje USB, itd.

Omrežni pogoni– pregled vseh preslikanih pogonov

Priporočamo, da obdržite privzete nastavitve in jih spreminjate le

vposebnih primerih, na primer kadar se zaradi pregleda nekaterih

nosilcev podatkov bistveno zmanjša prenos podatkov.

4.1.1.1.2 Pregled ob (pregledovanje ob dogodkih)

Vse datoteke so privzeto pregledane, kadar jih odprete, izvajate

ali ustvarite. Priporočamo, da obdržite privzete nastavitve, ki

zagotavljajo najvišjo raven sprotne zaščite računalnika.

Privzeto se napredna hevristika ne uporablja pri izvajanju datotek.

Vnekaterih primerih pa boste morda želeli omogočiti to možnost

(takoda potrdite možnost Napredna hevristika za izvedbo datoteke).

Vedeti pa morate, da napredna hevristika zaradi zvišanih sistemskih

zahtev lahko upočasni izvajanje nekaterih programov.

4.1.1.2 Ravni čiščenja

Sprotna zaščita ima tri ravni čiščenja. (Če želite dostopati do njih

vrazdelku Sprotna zaščita datotečnega sistema kliknite gumb

Nastavitve ... in nato kliknite vejo Čiščenje.)

• Na prvi ravni se prikaže okno zopozorilom zmožnostmi, ki so na

voljo za vsako najdeno infiltracijo. Uporabnik mora za posamezno

infiltracijo izbrati eno dejanje. Ta raven je namenjena bolj izkušenim

uporabnikom, ki vedo, kako ukrepati vprimeru infiltracije.

• Na srednji ravni se samodejno izbere in

dejanje (glede na vrsto infiltracije). Obvestilno sporočilo vspodnjem

desnem kotu zaslona označuje, da je bila zaznana in izbrisana

okužena datoteka. Toda dejanje se ne izvede samodejno, če je

infiltracija varhivu, kjer so tudi čiste datoteke. Prav tako se ne

izvede za predmete, za katere ni vnaprej določenega dejanja.

• Tretja raven je najbolj »agresivna«– očiščeni so vsi okuženi predmeti.

Ker se na tej ravni lahko izgubijo veljavne datoteke, priporočamo,

dajo uporabite le vposebnih primerih.

izvede vnaprej določeno

Možnost Dostop do disket zagotavlja nadzor nad zagonskim

sektorjem disket, kadar dostopate do tega pogona. Možnost

Zaustavitev računalnika zagotavlja nadzor nad zagonskimi sektorji

trdega diska med zaustavitvijo računalnika. Čeprav so danes virusi

zagonskih sektorjev redki, priporočamo, da pustite te možnosti

omogočene, saj je še vedno mogoče, da pride do okužbe zvirusom

zagonskega sektorja iz drugih virov.

13

4.1.1.3 Kdaj spremeniti konfiguracijo sprotne zaščite

Sprotna zaščita je najbolj bistvena komponenta za vzdrževanje varnega

računalnika. Zato bodite previdni pri spreminjanju teh parametrov.

Priporočamo, da jih spremenite le vposebnih primerih. Parametre

spremenite le, če na primer pride do spora zdoločenim programom

alisprotnim pregledovalnikom drugega protivirusnega programa.

Po namestitvi programa ESET Smart Security so vse nastavitve

optimirane tako, da uporabnikom zagotavljajo največjo možno

raven varnosti računalnika. Če želite obnoviti privzete nastavitve,

vspodnjem desnem kotu okna Sprotna zaščita datotečnega sistema

kliknite gumb Privzemi (Napredne nastavitve > Protivirusna in

protivohunska zaščita > Sprotna zaščita datotečnega sistema).

4.1.1.4 Preverjanje sprotne zaščite

Če želite preveriti, ali sprotna zaščita deluje in zaznava viruse,

uporabite preizkusno datoteko eicar.com. Ta preskusna datoteka je

posebna, nenevarna datoteka, ki jo zaznajo vsi protivirusni programi.

Datoteko so ustvarili vpodjetju EICAR (European Institute for

Computer Antivirus Research), da bi znjo preskusili funkcionalnost

protivirusnih programov. Datoteka eicar.com je na voljo za prenos na

spletnem mestu http://www.eicar.org/download/eicar.com

OPOMBA: Pred preverjanjem sprotne zaščite, je treba onemogočiti

požarni zid. Če je omogočen, bo zaznal datoteko in preprečil prenos

preskusnih datotek.

4.1.1.5 Kaj storiti, če sprotna zaščita ne deluje

V naslednjem poglavju so opisane težave, do katerih lahko pride pri

uporabi sprotne zaščite, in kako jih odpraviti.

Sprotna zaščita je onemogočena

Če je uporabnik nehote onemogočil sprotno zaščito, jo je treba znova

aktivirati. Če želite znova aktivirati sprotno zaščito, se pomaknite do

možnosti Nastavitve > Protivirusna in protivohunska zaščita in

vglavnem oknu programa vrazdelku Sprotna zaščita datotečnega

sistema kliknite Omogoči.

Če sprotna zaščita ne zazna infiltracij in jih ne odstrani

Prepričajte se, da vračunalniku ni nameščen noben drug protivirusni

program. Če sta hkrati omogočena dva sprotna ščita, lahko pride do

spora med njima. Priporočamo, da iz računalnika odstranite vse druge

protivirusne programe.

Sprotna zaščita se ne zažene

Če se ob zagonu računalnika sprotna zaščita ne zažene (možnost

Samodejni zagon sprotne zaščite datotečnega sistema pa je

omogočena), je

morda prišlo do sporov zdrugimi programi. Vtem

primeru se posvetujte zESET-ovimi strokovnjaki za podporo strankam.

4.1.2 Zaščita e-poštnega odjemalca

Zaščita e-pošte zagotavlja nadzor nad e-poštno komunikacijo, prejeto

prek protokola POP3. Zvtičnikom za Microsoft Outlook zagotavlja

program ESET Smart Security nadzor nad vso komunikacijo iz e-poštnega

odjemalca (POP3, MAPI, IMAP, HTTP). Pri pregledovanju dohodnih

sporočil program uporabi vse napredne načine pregledovanja, ki jih

zagotavlja orodje za pregledovanje ThreatSense. To pomeni, da program

zazna zlonamerne programe, še preden se ti primerjajo spodatki

vzbirki virusnih definicij. Pregledovanje komunikacije protokola POP3

je neodvisno od uporabljenega e-poštnega odjemalca.

4.1.2.1 Pregledovanje protokola POP3

Protokol POP3 je najbolj razširjen protokol za prejemanje e-poštne

komunikacije vprogramu e-poštnega odjemalca. ESET Smart Security

zagotavlja zaščito tega protokola ne glede na to, kateri e-poštni

odjemalec je uporabljen.

Modul, ki zagotavlja ta nadzor, se samodejno inicializira ob zagonu

operacijskega sistema in je potem aktiven vpomnilniku. Če želite

zagotoviti pravilno delovanje modula, ga morate omogočiti–

pregledovanje protokola POP3 se izvede samodejno, ne da bi bilo treba

znova konfigurirati e-poštnega odjemalca. Privzeto je pregledana

vsa komunikacija skozi vrata 110, po potrebi pa je mogoče dodati tudi

druga vrata za komuniciranje. Številke vrat morajo biti ločene zvejico.

Šifrirana komunikacija ni nadzorovana.

Če se pri zagonu računalnika sprotna zaščita ne zažene, je verjetno

možnost Samodejni zagon sprotne zaščite datotečnega sistema

onemogočena. Če želite omogočiti to možnost, se pomaknite do

možnosti Napredne nastavitve (kliknite tipko F5) in vdrevesu

naprednih nastavitev kliknite Sprotna zaščita datotečnega sistema.

Na dnu okna vrazdelku Napredne nastavitve preverite, ali je polje

Samodejni zagon sprotne zaščite datotečnega sistema potrjeno.

14

4.1.2.1.1 Združljivost

V nekaterih e-poštnih programih lahko pride do težav sfiltriranjem

protokola POP3 (če na primer prejemate sporočila prek počasne

internetne povezave, lahko zaradi pregledovanja pride do časovnih

omejitev). Vtem primeru poskusite spremeniti način izvajanja nadzora.

Zzmanjšanjem ravni nadzora boste morda povečali hitrost čiščenja.

Če želite prilagoditi raven nadzora za filtriranje protokola POP3, se

pomaknite do možnosti Protivirusna in protivohunska zaščita >

Zaščita e-pošte > POP3 > Združljivost.

4.1.2.2 Integracija ze-poštnimi odjemalci

Integracija programa ESET Smart Security ze-poštnimi odjemalci

povečuje raven aktivne zaščite pred zlonamerno kodo ve-poštnih

sporočilih. Če je vaš odjemalec podprt, lahko to integracijo omogočite

vprogramu ESET Smart Security. Če je integracija aktivirana, bo

orodna vrstica programa ESET Smart Security vstavljena neposredno

ve-poštnega odjemalca, sčimer se poveča učinkovitost zaščite e-pošte.

Nastavitve integracije so na voljo voknu Nastavitve > Odpri celotno

drevo naprednih nastavitev ... > Razno > Integracija ze-poštnimi

odjemalci. Vtem pogovornem oknu lahko aktivirate integracijo

spodprtimi e-poštnimi odjemalci. Med trenutno podprtimi e-poštnimi

odjemalci so Microsoft Outlook, Outlook Express, Pošta Windows,

Pošta Windows Live in Mozilla Thunderbird.

Če je pri delu ze-poštnim odjemalcem prišlo do upočasnitve sistema,

izberite možnost Onemogoči preverjanje ob spremembi vsebine mape

sprejeto pošto. To se lahko zgodi pri prenosu e-pošte iz trgovine Kerio

Outlook Connector.

E-poštno zaščito zaženete tako, da vpogovornem oknu Napredne

nastavitve (F5) > Protivirusna in protivohunska zaščita > Zaščita

e-pošte potrdite polje Omogoči zaščito e-pošte.

Če je omogočena možnost Največja učinkovitost, so infiltracije

odstranjene iz okuženih sporočil, informacije oinfiltracijah pa so

vstavljene pred zadevo prvotnega sporočila (aktivirana mora biti

možnost Izbriši ali Počisti oziroma omogočena raven čiščenja Strogo

ali Privzeto).

Srednja raven združljivosti spremeni način prejemanja sporočil.

Sporočila so postopoma poslana e-poštnemu odjemalcu– ko je

zaključen prenos zadnjega dela sporočila, bo pregledano, ali so vnjem

infiltracije. Vendar pa se sto ravnjo nadzora tveganje okužbe poveča.

čiščenja in obravnave sporočil zoznakami (obvestila, ki so

Raven

dodana vvrstico zzadevo in telo e-poštnega sporočila) je vskladu

znastavitvijo najvišje ravni učinkovitosti.

Če je izbrana raven Najboljša združljivost, program voknu zopozorilom

obvesti uporabnika, da je prejel okuženo sporočilo. Vvrstico zzadevo

ali telo poslanih e-poštnih sporočil niso dodane informacije ookuženih

datotekah, infiltracije pa niso samodejno odstranjene. Infiltracije mora

izbrisati uporabnik ve-poštnem odjemalcu.

4.1.2.2.1 Dodajanje sporočil zoznako vtelo e-poštnega sporočila

Vsako e-poštno sporočilo, ki ga nadzoruje program ESET Smart

Security, lahko označite tako, da vzadevo ali telo sporočila dodate

sporočilo zoznako. Ta funkcija povečuje raven verodostojnosti za

naslovnika sporočila in če je zaznana infiltracija, navede pomembne

podatke oravni grožnje sporočila/pošiljatelja.

Možnosti za to funkcijo so na voljo vpogovornem oknu Napredne

nastavitve > Protivirusna in protivohunska zaščita > Zaščita

e-poštnega odjemalca. Program lahko prejeti in prebrani e-pošti

doda sporočila zoznako, prav tako pa tudi poslani e-pošti.

Uporabniki se lahko odločijo tudi, ali bodo sporočila zoznako dodana

vsem e-poštnim sporočilom, le okuženim ali nobenim. Vprogramu

ESET Smart Security lahko uporabnik tudi doda sporočila prvotni

zadevi okuženih sporočil. Če želite omogočiti dodajanje sporočil

vzadevo, izberite možnosti Dodaj opombo vzadevo prejete in

prebrane okužene e-pošte in Dodaj opombo vzadevo poslane

okužene e-pošte.

Vsebino obvestil je mogoče spremeniti vpolju za predlogo, ki je dodano

vzadevo okužene e-pošte. Zzgoraj omenjenimi spremembami je

mogoče avtomatizirati postopek filtriranja okužene e-pošte, saj je

mogoče znjimi filtrirati e-pošto sposebno zadevo (če to podpira vaš

e-poštni odjemalec) vločeno mapo.

15

4.1.2.3 Odstranjevanje infiltracij

Če prejmete okuženo e-poštno sporočilo, se prikaže okno zopozorilom.

Voknu zopozorilom so prikazani ime pošiljatelja, e-pošta in ime

infiltracije. Vspodnjem delu okna so za zaznani predmet na voljo

možnosti Očisti, Izbriši ali Pusti. Vvečini primerov priporočamo, da

izberete možnost Očisti ali Izbriši. Vposebnih primerih, kadar želite

prejeti okuženo datoteko, izberite možnost Pusti. Če je omogočena

možnost Strogo čiščenje, se prikaže okno zinformacijami, kjer za

okužene predmete ni na voljo nobene možnosti.

4.1.3 Zaščita spletnega dostopa

Internetna povezava je standardna funkcija osebnega računalnika.

Na žalost pa je postala glaven vir za prenos zlonamerne kode. Zaradi

tega morate temeljito razmisliti, kako zaščiti spletni dostop. Toplo

priporočamo, da aktivirate možnost Omogoči zaščito spletnega

dostopa. To možnost najdete vpogovornem oknu Napredne

nastavitve (F5) > Protivirusna in protivohunska zaščita > Zaščita

spletnega dostopa.

4.1.3.1.1 Upravljanje naslovov

V tem razdelku lahko določite naslove HTTP, ki jih želite blokirati,

dovoliti ali izključiti iz pregledovanja.

Z gumbi Dodaj, Spremeni, Odstrani in Izvozi upravljate seznam

naslovov. Dostop do spletnih mest sseznama blokiranih naslovov

ne bo mogoč. Do spletnih mest sseznama izključenih naslovov

lahko dostopate brez preverjanja prisotnosti zlonamerne kode.

Čeomogočite možnost Dovoli dostop le do naslovov HTTP sseznama

dovoljenih naslovov, bodo dostopni le naslovi sseznama dovoljenih

naslovov, vsi ostali naslovi HTTP pa bodo blokirani.

4.1.3.1 HTTP, HTTPs

Zaščita spletnega dostopa deluje na podlagi spremljanja komunikacije

med internetnimi brskalniki in oddaljenimi strežniki ter je vskladu

spravili HTTP (Hypertext Transfer Protocol) in HTTPS (šifrirana

komunikacija). Program ESET Smart Security je privzeto konfiguriran

tako, da uporablja standarde večine internetnih brskalnikov. Vendar

pa je možnosti nastavitve pregledovalnika HTTP mogoče spremeniti

voknu »Zaščita spletnega dostopa« > »HTTP, HTTPS«. Vglavnem oknu

filtra HTTP lahko izberete možnost Omogoči preverjanje HTTP ali

pa jo prekličete. Določite lahko tudi številke vrat za komunikacijo

sprotokolom HTTP. Številke vrat 80, 8080 in 3128 so privzeto določene

vnaprej. Preverjanje HTTPS se lahko izvaja vteh načinih:

Ne uporabi preverjanja protokola HTTPS

Šifrirana komunikacija ne bo preverjena.

Uporabi preverjanje protokola HTTPS za izbrana vrata

Preverjanje HTTPS bo omogočeno samo za vrata, določena vmožnosti

»Vrata za protokol HTTPS«.

Uporabi preverjanje protokola HTTPS za programe, označene

kotinternetni brskalniki, ki uporabljajo izbrana vrata

Preverjanje bo omogočeno samo za programe, ki so navedeni

vrazdelku zbrskalniki in uporabljajo vrata, določena vmožnosti

Vrataza protokol HTTPS.

Na vseh seznamih je mogoče uporabiti posebna simbola * (zvezdica) in

? (vprašaj). Zzvezdico nadomestite poljuben niz znakov, zvprašajem

pa poljuben simbol. Bodite še posebej pazljivi, ko določate izključene

naslove, saj morajo biti na seznamu le zaupanja vredni in varni naslovi.

Poleg tega se prepričajte, da ste na tem seznamu pravilno uporabili

simbola * in ?. Če želite aktivirati seznam, izberite možnost Aktivni

seznami. Če želite pri vnosu naslovov strenutnega seznama prejeti

obvestilo, izberite Obvesti me pri uporabi naslova sseznama.

4.1.3.1.2 Spletni brskalniki

V program ESET Smart Security je vključena tudi funkcija Spletni

brskalniki, skatero uporabnik lahko določi, ali je izbrani program

brskalnik ali ne. Če uporabnik označi program kot brskalnik, bo vsa

komunikacija iz tega programa nadzorovana ne glede na številke vrat,

ki so vključena vkomunikacijo.

16

Funkcija spletnih brskalnikov dopolnjuje funkcijo za preverjanje

HTTP-ja, saj se ta izvaja le na vnaprej določenih vratih. Vendar

mnoge internetne storitve uporabljajo številke vrat, ki se dinamično

spreminjajo ali so neznane. Zato funkcija spletnega brskalnika lahko

nadzoruje komunikacijo vrat ne glede na parametre povezave.

Do seznama programov, ki so označeni kot brskalniki, je mogoče

dostopati neposredno iz podmenija Spletni brskalniki veje HTTP.

Vtem razdelku je tudi podmeni Aktivni način, ki določa način

pregledovanja internetnih brskalnikov. Možnost Aktivni način je

uporabna, saj prenesene podatke pregleduje kot celoto. Če možnost

ni omogočena, je komunikacija programov nadzorovana postopoma

po delih. Stem je zmanjšana učinkovitost postopka preverjanja

podatkov, vendar je zagotovljena boljša združljivost naštetih

programov. Če med uporabo možnosti ne pride do nobene težave,

priporočamo, da omogočite aktiven način preverjanja, tako da

potrdite polje ob želenem programu.

4.1.4.1 Vrsta pregleda

Na voljo sta dve vrsti. Standardni pregled za hiter pregled računalnika,

ne da bi bilo treba dodatno konfigurirati parametre pregleda. Pregled

po meri … omogoča uporabniku, da izbere vnaprej določene profile

pregledovanja in vdrevesni strukturi tudi predmete za pregledovanje.

4.1.4.1.1 Standardni pregled

Standardni pregled je uporabniku prijazen način, ki omogoča uporabniku

hiter zagon pregleda računalnika in čiščenje okuženih datotek brez

posredovanja. Glavne prednosti so preprosta uporaba brez natančne

konfiguracije pregledovanja. Standardni pregled pregleda vse datoteke

na lokalnih pogonih in samodejno počisti ali izbriše zaznane infiltracije.

Raven čiščenja je samodejno nastavljena na privzeto vrednost. Če želite

več informacij ovrstah čiščenja, glejte poglavje »Čiščenje« na strani 20.

4.1.4 Pregled računalnika

Če mislite, da je vaš računalnik okužen (njegovo delovanje je

nenavadno), zaženite pregled računalnika na zahtevo in preverite,

ali so vnjem infiltracije. Sstališča varnosti je bistvenega pomena to,

da pregledov računalnika ne zaženete, le kadar menite, da je prišlo

do okužbe, temveč redno, kot del ustaljenih varnostnih ukrepov.

Redno pregledovanje zagotavlja zaznavanje infiltracij, ki jih ni bilo

mogoče zaznati ssprotnim pregledovalnikom, ko so bile shranjene na

disk. To se lahko zgodi, če je bil sprotni pregledovalnik včasu okužbe

onemogočen ali pa je bila zbirka virusnih definicij zastarela.

Priporočamo, da zaženete pregled na zahtevo vsaj enkrat ali dvakrat

na mesec. Pregledovanje je mogoče konfigurirati kot razporejeno

opravilo vmožnosti Orodja > Razporejevalnik.

Profil standardnega pregledovanja je oblikovan za uporabnike, ki

želijo hitro in preprosto pregledati svoje računalnike. Gre za učinkovito

rešitev pregledovanja in čiščenja, ki ne zahteva obsežnega postopka

konfiguracije.

4.1.4.1.2 Pregled po meri

Če želite določiti parametre pregleda, kot so cilji in načini pregleda, je

pregled po meri najboljša rešitev. Prednost pregleda po meri je ta, da

je mogoče podrobno konfigurirati parametre. Konfiguracije je mogoče

shraniti vuporabniško določene profile pregleda, ki so lahko koristne,

če pregled pogosto izvajate zistimi parametri.

Če želite izbrati cilje pregleda, uporabite spustni meni funkcije za hitro

izbiro ciljev ali jih izberite vdrevesni strukturi, kjer je seznam vseh

naprav, ki so na voljo vračunalniku. Poleg tega jih lahko izberete vtreh

ravneh čiščenja tako, da kliknete Nastavitve ... > Čiščenje. Če želite

le pregledati računalnik in ne želite izvesti nobenih drugih dejanj,

potrdite polje Pregled brez čiščenja.

Pregled računalnika značinom pregleda po meri je primeren za

izkušene uporabnike, ki že imajo izkušnje sprotivirusnimi programi.

4.1.4.2 Cilji pregleda

V spustnem meniju scilji pregleda je mogoče izbrati datoteke, mape in

naprave (diske), vkaterih bo program iskal viruse.

Z možnostjo vmeniju za hiter pregled ciljev je mogoče izbrati te cilje:

Po nastavitvah profila– nadzira cilje, določene vizbranem profilu

pregledovanja.

Izmenljivi nosilci podatkov– diskete, naprave za shranjevanje USB in

CD-ji/DVD-ji.

17

Lokalni pogoni– nadzor nad vsemi sistemskimi trdimi diski.

4.1.5 Filtriranje protokolov

Omrežni pogoni– vsi preslikani pogoni.

Brez izbora– prekliče vse izbire.

Cilj pregleda je mogoče določiti tudi bolj podrobno, tako da vnesete

pot do mape zdatoteko/-ami, ki jih želite vključiti vpregled. Izberite

cilje vdrevesni strukturi sseznamom vseh naprav, ki so na voljo

vračunalniku.

4.1.4.3 Profili pregleda

Priljubljene parametre za pregled računalnika je mogoče shraniti vprofile.

Prednost ustvarjanja profilov je, da jih je mogoče redno uporabljati za

nadaljnja pregledovanja. Priporočamo vam, da ustvarite toliko profilov

(zrazličnimi cilji in načini pregleda ter drugimi parametri), kolikor jih

redno uporabljate.

Če želite ustvariti nov profil, ki ga bo mogoče večkrat uporabiti za

nadaljnje preglede, se pomaknite do možnosti Napredne nastavitve

(F5) > Pregled računalnika nazahtevo. Na desni strani kliknite gumb

Profili ... in prikaže se seznam obstoječih profilov pregleda in možnost,

da ustvarite novega. Vmožnosti Nastavitev parametrov orodja

ThreatSense je opisan posamezen parameter nastavitev pregleda.

Tako boste preprosteje ustvarili profil pregleda, ki bo ustrezal vašim

potrebam.

Primer:

Denimo, da želite ustvariti lasten profil pregleda in da vam deloma

ustreza konfiguracija, ki je dodeljena profilu Smart Scan. Ne želite

pa pregledati samoustvarjalnih arhivov ali morebitnih nevarnih

programov, hkrati pa želite uporabiti tudi možnost Strogo čiščenje.

Vpogovornem oknu Profili konfiguracije kliknite gumb Dodaj ...

Vpolje Ime profila vnesite ime novega profila in vspustnem meniju

Kopiraj nastavitve iz profila: izberite Smart Scan Nato prilagodite

preostale parametre tako, da ustrezajo vašim zahtevam.

Protivirusno zaščito programskih protokolov POP3 in HTTP omogoča

orodje za pregledovanje ThreatSense, ki celovito integrira vse napredne

tehnike pregledovanja zlonamerne programske opreme. Kontrolnik

deluje samodejno ne glede na to, kateri internetni brskalnik ali

e-poštni odjemalec uporabljate. Za filtriranje protokolov so na voljo te

možnosti (če je možnost Omogoči filtriranje programskega protokola

vklopljena:

Vrata HTTP in POP3– omeji pregledovanje komunikacije na znana

vrata HTTP in POP3.

Programi, označeni kot internetni brskalniki in e-poštni

odjemalci– omogočite to možnost, če želite filtrirati le komunikacijo

programov, označenih kot brskalniki (Zaščita spletnega dostopa>

HTTP, HTTPS > Spletni brskalniki) in e-poštni odjemalci (Zaščita

e-poštnega odjemalca > POP3, POP3S > E-poštni odjemalci)

Vrata in programi, označeni kot internetni brskalniki ali e-poštni

odjemalci– program pregleda tako vrata kot brskalnike in preišče, ali

je vnjih zlonamerna koda.

Opomba:

V servisnem paketu Windows Vista Service Pack 1 in sistemu Windows

Server 2008 se uporablja novo filtriranje komunikacije. Zaradi tega

filtriranje protokola ni na voljo.

4.1.5.1 SSL

Program ESET Smart Security 4 omogoča pregledovanje protokolov,

enkapsuliranih vprotokol SSL. Za komunikacijo, zaščiteno sprotokolom

SSL, ki uporablja zaupanja vredna potrdila, neznana potrdila ali potrdila,

ki so izključena iz preverjanja komunikacije, zaščitene sprotokolom SSL,

lahko uporabljate različne načine pregledovanja.

Vedno preglej protokol SSL (izključena in zaupanja vredna potrdila

bodo še naprej veljavna)– izberite to možnost, če želite pregledati

vso komunikacijo, zaščiteno sprotokolom SSL, razen komunikacije,

kije zaščitena spotrdili, izključenimi iz preverjanja. Če je vzpostavljena

nova komunikacija zneznanim, podpisanim potrdilom, uporabnik

otem ne bo obveščen in komunikacija bo samodejno filtrirana. Ko

uporabnik dostopa do strežnika spotrdilom, ki ni vredno zaupanja in

ki ga je uporabnik označil kot zaupanja vredno (dodano je na seznam

zaupanja vrednih potrdil), je komunikacija sstrežnikom dovoljena,

vsebina komunikacijskega kanala pa je filtrirana.

Vprašaj oneobiskanih mestih (neznana potrdila)– če vnesete novo

mesto, zaščiteno sprotokolom SLL (z neznanim potrdilom), se prikaže

pogovorno okno za izbiro dejanja. Ta način omogoča uporabniku, da

ustvari seznam potrdil SSL, ki bodo izključena iz pregledovanja.

Ne preglej protokola SSL– če je izbrana ta možnost, program ne bo

pregledal komunikacije prek protokola SSL.

Če potrdila ni mogoče potrditi sshrambo zaupanja vrednih overiteljev

korenskih potrdil

Vprašaj oveljavnosti potrdila– uporabnik mora izbrati naslednje

dejanje.

Blokiraj komunikacijo, ki uporablja potrdilo– prekine povezavo

zmestom, ki uporablja potrdilo.

Če je potrdilo neveljavno ali poškodovano

Vprašaj oveljavnosti potrdila– uporabnik mora izbrati naslednje

dejanje.

Blokiraj komunikacijo, ki uporablja potrdilo– prekine povezavo

zmestom, ki uporablja potrdilo.

18

4.1.5.1.1 Zaupanja vredna potrdila

Poleg integrirane shrambe zaupanja vrednih overiteljev korenskih

potrdil, kamor protivirusni program ESET Smart Security 4 shranjuje

zaupanja vredna potrdila, lahko ustvarite seznam zaupanja vrednih

potrdil po meri, ki si ga lahko ogledate voknu Nastavitve (F5) >

Filtriranje protokolov > SSL > Zaupanja vredna potrdila.

4.1.5.1.2 Izključena potrdila

V razdelku »Izključena potrdila« so potrdila, ki so obravnavana kot varna.

Program ne bo preveril vsebine šifrirane komunikacije, ki uporablja

potrdila stega seznama. Priporočamo, da namestite le tistaspletna

potrdila, ki so zagotovo varna in ne potrebujejo filtriranja vsebine.

4.1.6 Nastavitve parametrov orodja ThreatSense

ThreatSense je ime tehnologije, ki jo sestavljajo zapleteni načini

zaznavanja groženj. Ta tehnologija je proaktivna, kar pomeni, da

ponuja zaščito tudi med začetno fazo širitve nove grožnje. Uporablja

kombinacijo več načinov (analizo kode, posnemanje kode, splošne

definicije in definicije virusov), ki sskupnim delovanjem bistveno

izboljšajo varnost računalnika. Orodje za pregledovanje lahko nadzira

več podatkovnih tokov hkrati in tako poveča učinkovitost ter stopnjo

zaznavanja na najvišjo možno raven. Tehnologija ThreatSense uspešno

odstrani tudi korenske komplete (rootkit).

Možnosti za nastavitev tehnologije ThreatSense omogočajo

uporabniku, da določi več parametrov pregledovanja:

• vrste datotek in datotečnih pripon, ki jih želi pregledati;

• kombinacijo različnih načinov zaznavanja;

• ravni čiščenja, itd.

Če želite odpreti okno za nastavitve, kliknite gumb Nastavitve ..., ki je

na dnu okna za nastavitve katerega koli modula, ki uporablja tehnologijo

ThreatSense (glejte spodaj). Za različne primere varnosti boste morda

potrebovali različne konfiguracije. Če upoštevate zgoraj navedeno, je

ThreatSense mogoče konfigurirati ločeno za te module zaščite:

• Sprotna zaščita datotečnega sistema

• Preverjanje datotek ob zagonu sistema

• Zaščita e-pošte

• Zaščita spletnega dostopa

• Pregled računalnika na zahtevo

Delovni pomnilnik– Pregleda, ali obstajajo grožnje, ki napadajo

delovni pomnilnik sistema.

Zagonski sektorji– Pregleda, ali so vzagonskih sektorjih virusi, in

sicer vglavnem zagonskem sektorju.

Datoteke– Omogoča pregledovanje vseh pogostih vrst datotek

(programi, slike, video- in zvočne datoteke, datoteke zbirk podatkov itn.).

E-poštne datoteke– Pregleda posebne datoteke, kjer so e-poštna

sporočila.

Arhivi– Zagotavlja pregledovanje stisnjenih datotek varhivih

(.rar, .zip, .arj, .tar, etc.)

Samoraztezniarhivi– Pregleda datoteke vsamorazteznih arhivih,

aimajo po navadi pripono .exe.

Samoustvarjalni arhivi– poleg standardnih statičnih arhivov

(UPX, yoda, ASPack, FGS itn.) se samoustvarjalni arhivi, vnasprotju

sstandardnimi vrstami arhivov, raztegnejo v

pomnilniku.

4.1.6.2 Možnosti

V razdelku zmožnostmi lahko uporabnik izbere načine, ki jih želi

uporabiti za pregledovanje računalnika in iskanje infiltracij. Možnosti,

ki so na voljo so:

Definicije– Zdefinicijami je mogoče natančno in zanesljivo zaznati in

prepoznati infiltracije po imenu, in sicer zvirusnimi definicijami.

Parametri orodja ThreatSense so zelo optimirani za vsak modul.

Če spremenite te parametre, lahko močno vplivate na delovanje

računalnika. Če parametre na primer spremenite tako, da vedno

pregledajo samoustvarjalne arhive, ali omogočite napredno hevristiko

vmodulu za sprotno zaščito datotečnega sistema, lahko računalnik

začne delovati počasneje (po navadi so stemi načini pregledane samo

novo ustvarjene datoteke). Zato priporočamo, da ne spreminjate

privzetih parametrov orodja ThreatSense za vse module, razen za

pregled računalnika.

4.1.6.1 Nastavitve predmetov

V razdelku Predmeti lahko določite, katere komponente računalnika

in datoteke bo program pregledal in preveril, ali so vnjih infiltracije.

Hevristika– Hevristika je algoritem, ki analizira (zlonamerno) dejavnost

programov. Glavna prednost hevrističnega zaznavanja je njegova

zmožnost zaznavanja nove zlonamerne programske opreme, ki prej ni

obstajala, ali ni bila na seznamu znanih virusov (zbirka virusnih definicij).

Napredna hevristika– Napredna hevristika je sestavljena iz

enoličnega hevrističnega algoritma, ki ga je razvilo podjetje ESET, in

je optimiziran za zaznavanje računalniških črvov in trojanskih konjev,

napisanih zvisoko razvitimi programskimi jeziki. Zaradi napredne

hevristike je inteligenca zaznavanja programa bistveno

višja.

Oglaševalna/vohunska/morebitno nevarna programska oprema–

Tazvrst vključuje programsko opremo, ki zbira razne zaupne informacije

ouporabnikih, ne da bi bili oni otem obveščeni in ne da vto privolili.

Ta zvrst vključuje tudi programsko opremo, ki prikazuje oglaševalsko

gradivo.

Morebitno nevarni programi– Ta razvrstitev se uporablja za

komercialno programsko opremo zdovoljeno uporabo. Vanjo so

vključeni tudi programi, kot so orodja za oddaljen dostop, zato je ta

možnost privzeto onemogočena.

19

Morebitno neželeni programi– Morebitno neželeni programi niso

nujno zlonamerni, vendar lahko negativno vplivajo na učinkovitost

delovanja računalnika. Takšni programi po navadi zahtevajo vašo

privolitev vnamestitev. Če so vračunalniku, sistem deluje drugače

(vprimerjavi zdelovanjem pred namestitvijo). Med najpomembnejšimi

spremembami so neželena pojavna okna, aktiviranje in zagon skritih

procesov, povečana uporaba sistemskih virov, spremenjeni rezultati

iskanja in programi, ki komunicirajo zoddaljenimi strežniki.

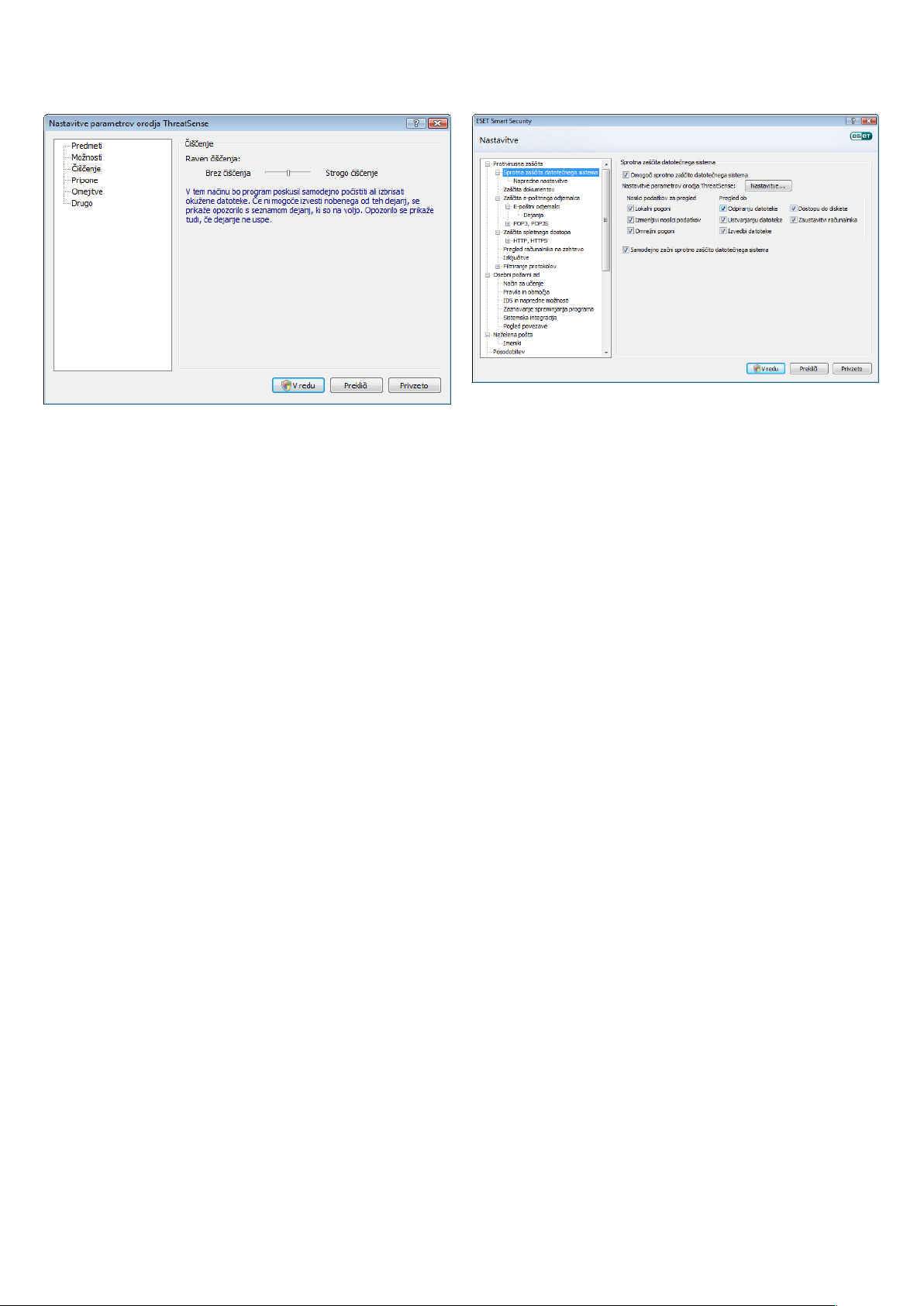

4.1.6.3 Čiščenje

Nastavitve čiščenja določajo delovanje pregledovalnika med čiščenjem

okuženih datotek. Na voljo so tri ravni čiščenja:

4.1.6.4 Pripone

Pripona je del imena datoteke in je od drugega dela imena ločena

spiko. Pripona označuje vrsto in vsebino datoteke. Vtem razdelku

z nastavitvami parametrov orodja ThreatSense je mogoče določiti

vrsto datotek, ki bodo pregledane.

Privzeto so pregledane vse datoteke ne glede na pripono. Na seznam

datotek, ki so izključene iz pregledovanja, je mogoče dodati katero

koli pripono. Če polja Preglej vse datoteke ne potrdite, se seznam

spremeni tako, da so na njem prikazane vse trenutno pregledane

datotečne pripone. Zgumboma Dodaj in Odstrani omogočite ali

prepoveste pregledovanje želenih pripon.

Brez čiščenja

Okužene datoteke niso samodejno počiščene. Program bo prikazal

okno z opozorilom, uporabnik pa bo lahko izbral dejanje.

Privzeta raven

Program bo poskusil samodejno očistiti ali izbrisati okuženo datoteko.

Če samodejna izbira pravilnega dejanja ni mogoča, program ponudi

izbiro naslednjih dejavnosti. Če vnaprej določenega dejanja ni bilo

mogoče dokončati, je prav tako prikazana izbira naslednjih dejanj.

Strogo čiščenje

Program očisti ali izbriše okužene datoteke (vključno zarhivi).

Izjema so le sistemske datoteke. Če jih ni mogoče očistiti, program

ponudniku ponudi izbiro dejanja voknu zopozorilom.

Opozorilo:

V privzetem načinu je celoten arhiv izbrisan le, če so vse datoteke

varhivu okužene. Če so varhivu tudi dovoljene datoteke, arhiv ne bo

izbrisan. Če je vnačinu strogega čiščenja zaznana okužena arhivska

datoteka, bo izbrisan celoten arhiv, čeprav so vnjem čiste datoteke.

Če želite omogočiti pregledovanje datotek brez pripon, potrdite polje

datoteke brez pripon.

Preglej

Izključitev datotek iz pregledovanja je smiselna, če pregledovanje

nekaterih vrst datotek preprečuje programu pravilno delovanje

zuporabo pripon. Morda bi bilo na primer bolje, če pri uporabi

strežnika MS Exchange izključite pripone .edb, .eml in .tmp.

4.1.6.5 Omejitve

V razdelku »Omejitve« lahko določite največjo velikost predmetov in

ravni gnezdenja arhivov, ki bodo pregledani.

Največja velikost predmeta (bajti)

Določa največjo velikost predmetov, ki bodo pregledani. Protivirusni

modul bo nato pregledoval samo predmete, ki so manjši od določene

velikosti. Priporočamo, da ne spreminjate privzete vrednosti, kajti

po navadi to ni potrebno. To možnost smejo spreminjati le napredni

uporabniki, ki imajo morda določene razloge, da iz pregledovanja

izključijo večje predmete.

Najdaljši čas pregledovanja predmeta (v sekundah)

Določi največjo časovno vrednost za pregledovanje predmeta. Če je

bila tukaj vnesena vrednost, ki jo je določil uporabnik, bo protivirusni

modul prekinil pregledovanje predmeta po preteku tega časa, ne glede

na to, ali je bilo pregledovanje dokončano.

Raven gnezdenja arhiva

Določa največjo globino pregledovanja arhiva. Priporočamo, da ne

spreminjate privzete vrednosti 10, kajti to po navadi ni potrebno. Če

je pregledovanje predčasno prekinjeno zaradi števila ravni gnezdenja

arhivov, arhiv ne bo pregledan.

Največja velikost datoteke varhivu (v bajtih)

Ta možnost omogoča določitev največje velikosti datotek varhivih

(koso ekstrahirane), ki bodo pregledane. Če je pregledovanje arhiva

zato predčasno prekinjeno, bo arhiv ostal nepreverjen.

20

4.1.6.6 Drugo

Preglej nadomestne podatkovne tokove (ADS)

Nadomestni podatkovni tokovi (ADS), ki jih uporablja datotečni

sistem NTFS, so povezave zdatotekami in mapami, ki jih navadne

tehnike pregledovanja ne zaznajo. Mnoge infiltracije se poskušajo

izogniti zaznavanju, tako da se predstavijo kot nadomestni

podatkovni tokovi.

Zaženi preglede vozadju znizko pomembnostjo

Vsak pregled porabi določeno količino sistemskih sredstev. Če delate

sprogrami, ki močno obremenijo sistemska sredstva, lahko aktivirate

pregledovanje vozadju znizko pomembnostjo in sredstva prihranite

za svoje programe.

Zapiši vdnevnik vse predmete

Če je ta možnost izbrana, bo dnevniška datoteka pokazala vse

pregledane datoteke, tudi tiste, ki niso okužene.

Ohrani časovni žig zadnjega dostopa

Potrdite to možnost, če želite ohraniti originalni čas dostopa do

pregledane datoteke, namesto da bi se ta posodobil (npr. za uporabo

ssistemi za varnostno kopiranje podatkov).

Preglej dnevnik

S to možnostjo omogočite/onemogočite pregledovanje dnevnika. Če

možnost potrdite, se podatki voknu prikaza pomikajo navzgor.

Prikaži obvestilo odokončanem pregledu vločenem oknu

Odpre samostojno okno spodatki orezultatih pregleda.

Če je okužena datoteka »zaklenjena« ali jo uporablja sistemski proces,

jo program po navadi izbriše le, ko ni več zaklenjena ali vuporabi (po

navadi po vnovičnem zagonu računalnika).

4.1.7 Zaznana je infiltracija

Infiltracije lahko pridejo vračunalnik iz različnih vstopnih mest–

sspletnih strani, iz map vskupni rabi, po e-pošti ali iz izmenljivih