Guia do usuário

Microsoft® Windows® 7 /

Vista / XP / 2000 / 2003 / 2008

Copyright © 2009 by ESET, spol. s r. o.

O ESET Smart Security 4 foi desenvolvido pela ESET, spol. s r.o.

Para obter mais informações, visite www.eset.com.br.

Todos os direitos reservados. Nenhuma parte desta documentação

pode ser reproduzida, armazenada em um sistema de recuperação

ou transmitida de qualquer forma ou por qualquer meio, eletrônico,

mecânico, fotocópia, gravação, digitalização ou de outra forma,

sem a permissão por escrito do autor.

A ESET, spol. s r.o. reserva-se o direito de alterar qualquer

aplicativo de software descrito sem aviso prévio.

Atendimento ao cliente mundial: www.eset.eu/support

Atendimento ao cliente da América do Norte: www.eset.com/support

REV.20090515-007

Conteúdo

1. ESET Smart Security 4 .............................4

1.1 O que há de novo .......................................................... 4

1.2 Requisitos do sistema .................................................... 5

2. Instalação .............................................6

2.1 Instalação típica ........................................................... 6

2.2 Instalação personalizada ............................................... 7

2.3 Uso de configurações originais ....................................... 9

2.4 Digitação de nome de usuário e senha ............................. 9

2.5 Rastreamento sob demanda do computador ................... 9

3. Guia do iniciante .................................. 10

3.1 Introdução ao design da interface do usuário – modos .....10

3.1.1 Verificação do funcionamento do sistema ............. 10

3.1.2 O que fazer se o programa não funciona

adequadamente ................................................... 11

3.2 Configuração da atualização ..........................................11

3.3 Configuração de zona confiável ......................................11

3.4 Configuração do servidor proxy .....................................12

3.5 Proteção de configurações ............................................12

4. Trabalho com o ESET Smart Security .......13

4.1 Proteção antivírus e antispyware ................................... 13

4.1.1 Proteção em tempo real do sistema de arquivos .....13

4.1.1.1 Configuração de controle ......................................13

4.1.1.1.1 Mídia a ser rastreada ............................................13

4.1.1.1.2 Rastreamento ativado (Rastreamento acionado

por evento) ........................................................... 13

4.1.1.1.3 Parâmetros adicionais do ThreatSense para

arquivos criados e modificados recentemente ........13

4.1.1.1.4 Configuração avançada .........................................13

4.1.1.2 Níveis de limpeza ..................................................13

4.1.1.3 Quando modificar a configuração da proteção

em tempo real ......................................................14

4.1.1.4 Verificação da proteção em tempo real ..................14

4.1.1.5 O que fazer se a proteção em tempo real

não funcionar .......................................................14

4.1.2 Proteção de cliente de email ..................................14

4.1.2.1 Verificação de POP3 ..............................................14

4.1.2.1.1 Compatibilidade ...................................................15

4.1.2.2 Integração com clientes de email ...........................15

4.1.2.2.1 Anexar mensagens de marca ao corpo de um email ....15

4.1.2.3 Remoção de ameaças ...........................................16

4.1.3 Proteção de acesso à web ......................................16

4.1.3.1 HTTP, HTTPs .........................................................16

4.1.3.1.1 Gerenciamento de endereços ................................16

4.1.3.1.2 Navegadores Web .................................................16

4.1.4 Rastreamento do computador .............................. 17

4.1.4.1 Tipo de rastreamento ............................................ 17

4.1.4.1.1 Rastreamento padrão ...........................................17

4.1.4.1.2 Rastreamento personalizado.................................17

4.1.4.2 Alvos para rastreamento .......................................18

4.1.4.3 Perfis de rastreamento ..........................................18

4.1.5 Filtragem de protocolos ........................................18

4.1.5.1 SSL .......................................................................18

4.1.5.1.1 Certificados confiáveis ..........................................19

4.1.5.1.2 Certificados excluídos ...........................................19

4.1.6 Configuração de parâmetros do mecanismo

ThreatSense .........................................................19

4.1.6.1 Configuração dos objetos ......................................19

4.1.6.2 Opções .................................................................19

4.1.6.3 Limpeza .............................................................. 20

4.1.6.4 Extensões ............................................................ 20

4.1.6.5 Limites ................................................................20

4.1.6.6 Outro ................................................................... 21

4.1.7 Uma ameaça foi detectada .................................... 21

4.2 Firewall pessoal ...........................................................21

4.2.1 Modos de filtragem ..............................................21

4.2.2 Bloquear todo o tráfego: desconectar a rede .......... 22

4.2.3 Desativar filtragem: permitir todo o tráfego .......... 22

4.2.4 Configuração e uso de regras ................................ 22

4.2.4.1 Criação de novas regras ........................................ 22

4.2.4.2 Edição de regras ................................................... 23

4.2.5 Configuração de zonas ......................................... 23

4.2.6 Estabelecimento de uma conexão – detecção ........ 23

4.2.7 Relatórios ........................................................... 24

4.3 Proteção antispam .......................................................24

4.3.1 Aprendizagem automática do Antispam ............... 24

4.3.1.1 Adição de endereços à Lista de permissões ............ 25

4.3.1.2 Marcação de mensagens como spam .................... 25

4.4 Atualização do programa ..............................................25

4.4.1 Configuração da atualização ................................ 25

4.4.1.1 Atualizar perfis ....................................................26

4.4.1.2 Configuração avançada de atualização ................. 26

4.4.1.2.1 Modo de atualização ............................................ 26

4.4.1.2.2 Servidor proxy ...................................................... 26

4.4.1.2.3 Conexão à rede local ............................................ 27

4.4.1.2.4 Criação de cópias de atualização – Imagem ........... 27

4.4.1.2.4.1 Atualização através da Imagem ............................ 28

4.4.1.2.4.2 Solução de problemas de atualização da Imagem ......29

4.4.2 Como criar tarefas de atualização .........................29

4.5 Agenda ...................................................................... 29

4.5.1 Finalidade do agendamento de tarefas ..................29

4.5.2 Criação de novas tarefas .......................................29

4.6 Quarentena ................................................................ 30

4.6.1 Arquivos em quarentena ......................................30

4.6.2 Restauração da quarentena ................................. 30

4.6.3 Envio de arquivo da Quarentena ...........................30

4.7 Relatórios ................................................................... 31

4.7.1 Manutenção de relatórios .....................................31

4.8 Interface do usuário ..................................................... 31

4.8.1 Alertas e notificações ........................................... 32

4.9 ThreatSense.Net ..........................................................33

4.9.1 Arquivos suspeitos ............................................... 33

4.9.2 Estatísticas .......................................................... 33

4.9.3 Envio ................................................................... 34

4.10 Administração remota ..................................................34

4.11 Licença .......................................................................35

5. Usuário avançado ................................ 36

5.1 Configuração do servidor proxy .....................................36

5.2 Exportar/importar configurações ...................................36

5.2.1 Exportar configurações ........................................ 36

5.2.2 Importar configurações .......................................36

5.3 Linha de comando ........................................................36

5.4 ESET SysInspector ........................................................37

5.4.1 Interface do usuário e uso do aplicativo ................. 37

5.4.1.1 Controles do programa ........................................ 38

5.4.1.2 Navegação no ESET SysInspector ..........................38

5.4.1.3 Comparar ............................................................39

5.4.1.4 SysInspector como parte do ESET Smar t Security 4 ....39

5.5 ESET SysRescue ...........................................................39

5.5.1 Requisitos mínimos ............................................. 39

5.5.2 Como criar o CD de restauração ............................40

5.5.2.1 Pastas .................................................................40

5.5.2.2 Antivírus da ESET .................................................40

5.5.2.3 Avançado ............................................................40

5.5.2.4 Dispositivo USB inicializável .................................40

5.5.2.5 Gravação .............................................................40

5.5.3 Trabalho com o ESET SysRescue ............................40

5.5.3.1 Uso do ESET SysRescue .........................................41

6. Glossário ............................................. 42

6.1 Tipos de ameaças .........................................................42

6.1.1 Vírus ................................................................... 42

6.1.2 Worms ................................................................ 42

6.1.3 Cavalos de Troia ................................................... 42

6.1.4 Rootkits ..............................................................42

6.1.5 Adware ............................................................... 42

6.1.6 Spyware .............................................................. 43

6.1.7 Aplicativos potencialmente inseguros ................... 43

6.1.8 Aplicativos potencialmente indesejados ................ 43

6.2 Tipos de ataques remotos .............................................43

6.2.1 Ataques DoS ........................................................ 43

6.2.2 Envenenamento de DNS ....................................... 43

6.2.3 Ataques de worms ...............................................43

6.2.4 Rastreamento de portas ......................................43

6.2.5 Dessincronização TCP .......................................... 44

6.2.6 Relé SMB .............................................................44

6.2.7 Ataques ICMP ......................................................44

6.3 Email ......................................................................... 44

6.3.1 Propagandas ....................................................... 44

6.3.2 Hoaxes ................................................................44

6.3.3 Roubo de identidade ............................................45

6.3.4 Reconhecimento de fraudes em spam ...................45

6.3.4.1 Regras................................................................. 45

6.3.4.2 Filtro Bayesian .....................................................45

6.3.4.3 Lista de permissões ..............................................45

6.3.4.4 Lista de proibições ............................................... 45

6.3.4.5 O controle pelo servidor ....................................... 46

4

1. ESET Smart Security 4

O ESET Smart Security 4 é o primeiro representante do novo foco

de segurança de um computador realmente integrado. Ele utiliza

a velocidade e a precisão do ESET NOD32 Antivírus, que é garantido pela

versão mais recente do mecanismo de busca ThreatSense®, combinado

com os módulos Firewall pessoal e Antispam. O resultado é um

sistema inteligente que está constantemente em alerta contra ataques

e softwares maliciosos que colocam em perigo o seu computador.

O ESET Smart Security não é um aglomerado de vários produtos em um

pacote, como o que é oferecido por outros fornecedores. Ele é o resultado

de um esforço de longo prazo para combinar a máxima proteção com

o mínimo impacto do sistema. As tecnologias avançadas baseadas

em inteligência artificial são capazes de eliminar proativamente

a penetração dos vírus, spywares, cavalos de Troia, worms, adwares,

rootkits e outros ataques provenientes da Internet, sem prejudicar

o desempenho do sistema ou interromper o funcionamento do seu

computador.

1.1 O que há de novo

A experiência em desenvolvimento de longo prazo de nossos

especialistas é demonstrada por toda a nova arquitetura do programa

ESET Smart Security, que garante máxima detecção com o mínimo

de exigências do sistema. A solução de segurança complexa contém

módulos com diversas opções avançadas. A lista a seguir oferece uma

breve visão geral desses módulos.

Antivírus e antispyware•

Esse módulo é construído sobre a unidade central de rastreamento

ThreatSense®, que foi usada pela primeira vez no premiado sistema

NOD 32 Antivírus. A unidade central ThreatSense® foi otimizada

e melhorada com a nova arquitetura do ESET Smart Security.

Recurso Descrição

Limpeza Melhorada

Modo de

Rastreamento em

Segundo Plano

Arquivos de

Atualização Menores

Proteção de Cliente

de Email Popular

O sistema antivírus agora limpa e exclui

inteligentemente a maioria das ameaças

detectadas, sem exigir a intervenção do

usuário.

O rastreamento do computador pode ser

iniciado em segundo plano sem diminuir

o desempenho.

O processo de otimização central mantém

o tamanho dos arquivos de atualização

menores do que na versão 2.7. Também,

a proteção dos arquivos de atualização

contra danos foi melhorada.

Agora é possível rastrear os emails recebidos

não somente no MS Outlook, mas também

no Outlook Express, no Windows Mail, no

Windows Live Mail e no Mozilla Thunderbird.

Firewall pessoal•

O Firewall pessoal monitora o tráfego entre um computador

protegido e os demais computadores na rede. O Firewall pessoal da

ESET contém funções avançadas, conforme listado abaixo.

Recurso Descrição

Verificação da

comunicação da rede

na camada inferior

Suporte IPv6 O Firewall pessoal da ESET exibe os endereços

Monitoração de

arquivos executáveis

Rastreamento de

arquivos integrado

ao HTTP(s) e ao POP3

Sistema de Detecção

de Invasão

Modo interativo,

com base em

políticas, de

aprendizagem

e automático com

suporte a exceções

Substitui o Firewall

Integrado do

Windows

A verificação da comunicação da rede na

Camada do Data Link permite que o Firewall

pessoal da ESET se sobreponha a diversos

ataques que, de outra forma, não seriam

detectados.

IPv6 e permite que os usuários criem regras

para eles.

Monitorar as alterações em arquivos

executáveis, a fim de impedir a infecção.

É possível permitir uma modificação do

arquivo de aplicativos assinados (confiáveis).

Rastreamento de arquivos integrado aos

protocolos de aplicativos HTTP(s) e POP3(s).

Os usuários estão protegidos ao navegar na

Internet ou fazer download de emails.

Capacidade de reconhecer a natureza

da comunicação da rede e de diversos

tipos de ataques à rede e opção de banir

automaticamente tais comunicações.

Os usuários podem selecionar se as ações do

firewall serão executadas automaticamente

ou se eles desejam estabelecer regras

interativamente. A comunicação em modo

com base em políticas é administrada de

acordo com as regras predefinidas pelo

usuário ou pelo administrador da rede.

O Modo de aprendizagem cria e salva

automaticamente as regras e é adequado

para a configuração inicial do firewall.

Substitui o Firewall Integrado do Windows

e interage também com o Windows Security

Center de modo que o usuário seja sempre

informado sobre o seu status de segurança.

A instalação do ESET Smart Security desativa

o firewall do Windows por padrão

Diversas Outras

Melhorias

Secundárias

– Acesso direto aos sistemas de arquivos para

alta velocidade e resultado.

– Bloqueio de acesso a arquivos infectados

– Otimização para o Windows Security

Center, incluindo o Vista.

5

Antispam•

O ESET Antispam filtra os emails não solicitados e portanto aumenta

a segurança e o conforto da comunicação eletrônica.

Recurso Descrição

Pontuação dos

Emails Recebidos

Todos os emails recebidos são classificados

com uma pontuação de 0 (uma mensagem

que não é spam) a 100 (uma mensagem

spam) e transferidos consequentemente para

a pasta Junk Mail ou para uma pasta criada

pelo usuário. A verificação paralela de emails

recebidos é possível.

Suporta diversas

técnicas de

verificação

– Análise Bayes

– Verificação baseada em regras

– Verificação do banco de dados de

impressão digital global

Integração total aos

clientes de email

A proteção antispam está disponível para os

usuários de clientes do Microsoft Outlook,

Outlook Express, Windows Mail, Windows

Live Mail e Mozilla Thunderbird.

A seleção de spam

manual está

Há uma opção de marcar/desmarcar

manualmente emails como spam.

disponível

1.2 Requisitos do sistema

Para uma operação sem interrupções do ESET Smart Security e do

ESET Smart Security Business Edition, o sistema deve atender aos

seguintes requisitos de hardware e de software:

ESET Smart Security:

Windows 2000, XP 400 MHz 32 bits / 64 bits (x86 / x64)

128 MB RAM de memória do sistema

130 MB de espaço disponível

Super VGA (800 × 600)

Windows 7, Vista 1 GHz 32 bits / 64 bits (x86 / x64)

512 MB RAM de memória do sistema

130 MB de espaço disponível

Super VGA (800 × 600)

ESET Smart Security Business Edition:

Windows 2000,

2000 Server, XP, 2003

Server

400 MHz 32 bits / 64 bits (x86 / x64)

128 MB RAM de memória do sistema

130 MB de espaço disponível

Super VGA (800 × 600)

Windows 7, Vista,

Windows Server

2008

1 GHz 32 bits / 64 bits (x86 / x64)

512 MB RAM de memória do sistema

130 MB de espaço disponível

Super VGA (800 × 600)

Outros•

Recurso Descrição

ESET SysRescue

O ESET SysRescue permite que o usuário crie

um CD/DVD/USB inicializável que contenha

o ESET Smart Security, que é capaz de

executar independentemente do sistema

operacional. É mais adequado para livrar

o sistema de ameaças difíceis de remover.

ESET SysInspector ESET SysInspector, um aplicativo que

inspeciona completamente o seu

computador, agora está integrado

diretamente ao ESET Smart Security. Se

você entrar em contato com o Serviço de

atendimento ao cliente utilizando a opção

Ajuda e suporte > Solicitação de suporte ao

Atendimento ao cliente (recomendado),

é possível optar por incluir um instantâneo do

status do ESET SysInspector do computador.

Proteção de

documentos

O recurso Proteção de documentos serve para

rastrear os documentos do Microsoft Oce

antes de eles serem abertos e os arquivos

obtidos por download automaticamente

pelo Internet Explorer, como, por exemplo,

elementos do Microsoft ActiveX.

Autodefesa A nova tecnologia Autodefesa protege os

componentes do ESET Smart Security contra

tentativas de desativação.

Interface do usuário

A interface do usuário agora é capaz de

trabalhar em modo não gráfico, o que permite

o controle de teclado do ESET Smart Security.

O aumento da compatibilidade com

o aplicativo de leitura de tela permite que as

pessoas portadoras de deficiências visuais

controlem o programa com mais eficiência.

6

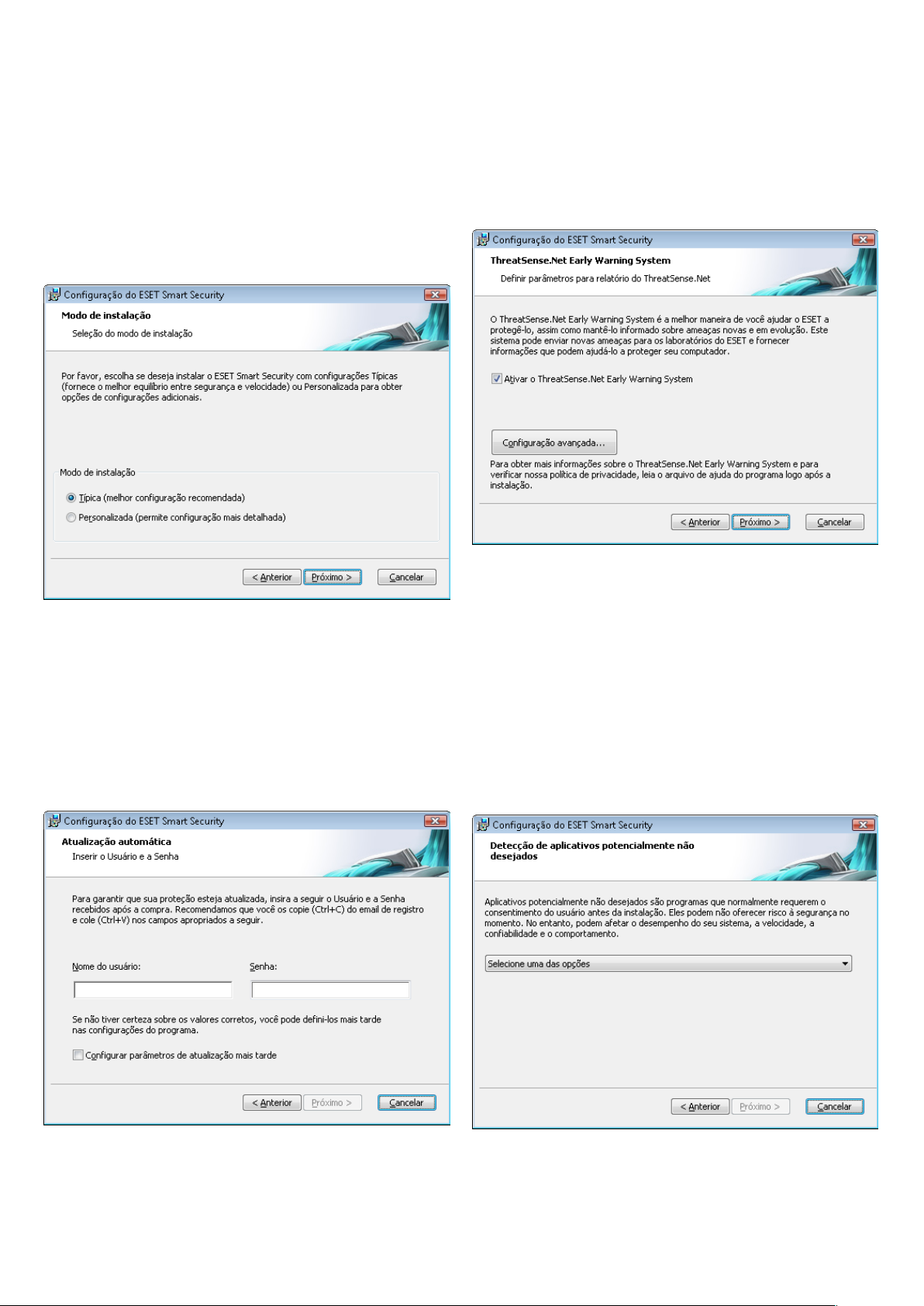

2. Instalação

Após a compra, o instalador do ESET Smart Security pode ser obtido

através de download no site da ESET. Ele é fornecido como um

pacote ess_nt**_***.msi (ESET Smart Security) ou essbe_nt**_***.

msi (ESET Smart Security Business Edition). Inicie o instalador

e o assistente de instalação o guiará pela configuração básica. Há dois

tipos de instalação disponíveis com diferentes níveis de detalhes de

configuração:

1. Instalação típica

2. Instalação personalizada

A próxima etapa da instalação é a configuração do ThreatSense.Net

Early Warning System. O ThreatSense.Net Early Warning System ajuda

a garantir que a ESET seja informada contínua e imediatamente sobre

novas ameaças para proteger rapidamente seus clientes. O sistema

permite o envio de novas ameaças para o laboratório de vírus da ESET,

onde elas são analisadas, processadas e adicionadas aos bancos de

dados de assinatura de vírus.

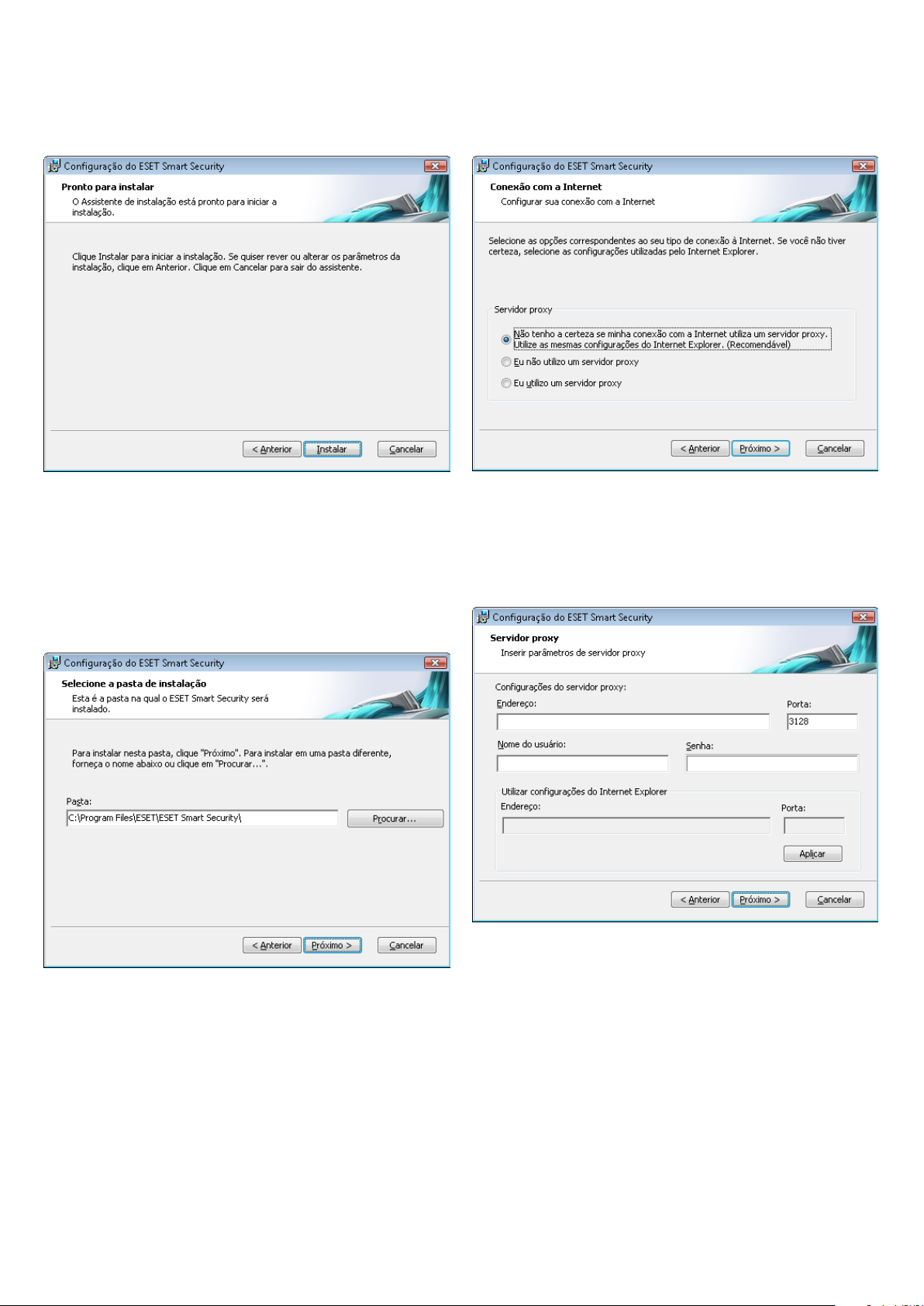

2.1 Instalação típica

A Instalação típica é recomendada para usuários que desejam instalar

o ESET Smart Security com as configurações padrão. As configurações

padrão do programa fornecem o nível máximo de proteção, um

fato apreciado pelos usuários que não desejam definir configurações

detalhadas.

A primeira e muito importante etapa é digitar o nome de usuário

e a senha para atualização automática do programa. Essa etapa tem

um papel significativo no fornecimento de proteção constante ao

sistema.

Por padrão, a caixa de seleção Ativar o ThreatSense.Net Early

Warning System está selecionada, o que ativará esse recurso. Clique

em Configuração avançada... para modificar as configurações

detalhadas para o envio de arquivos suspeitos.

A próxima etapa do processo de instalação é a configuração

da Detecção de aplicativos potencialmente indesejados. Os

aplicativos potencialmente indesejados não são necessariamente

maliciosos, mas podem afetar negativamente o comportamento do

sistema operacional.

Esses aplicativos são frequentemente vinculados a outros programas

e podem ser difíceis de notar durante o processo de instalação.

Embora esses aplicativos geralmente exibam uma notificação

durante a instalação, eles podem ser instalados facilmente sem o seu

consentimento.

Digite o seu Nome de usuário e Senha, ou seja, os dados de

autenticação recebidos após a compra ou o registro do produto,

nos campos correspondentes. Se você não tiver o Nome de usuário

e a Senha disponíveis no momento, selecione a opção Configurar

parâmetros de atualização mais tarde. Os dados de autenticação

podem ser inseridos posteriormente a qualquer momento,

diretamente no programa.

Selecione a opção Ativar detecção de aplicativos potencialmente

indesejados

de ameaça (recomendável).

para permitir que o ESET Smart Security detecte este tipo

7

A última etapa no modo de Instalação típica é a confirmação da

instalação clicando no botão Instalar.

Depois de digitar o seu Nome de usuário e Senha, clique em Avançar

para

Configurar sua conexão com a Internet.

2.2 Instalação personalizada

A Instalação personalizada é destinada a usuários experientes

em ajuste de programas e que desejam modificar configurações

avançadas durante a instalação.

A primeira etapa é selecionar o local de destino para a instalação. Por

padrão, o programa é instalado em C:\Arquivos de Programas\ESET\

ESET Smart Security\. Clique em Procurar… para alterar esse local

(não recomendável).

Se utilizar um servidor proxy, ele deverá ser configurado corretamente para

que as atualizações de assinatura de vírus funcionem adequadamente.

Se você não souber se utiliza ou não um servidor proxy para se conectar

à Internet, mantenha a configuração padrão Não tenho certeza se

a minha conexão com a Internet usa um servidor proxy. Utilize as

mesmas configurações do Internet Explorer e clique em Avançar.

Se não utilizar um servidor proxy, selecione a opção correspondente.

Em seguida, Digite seu nome de usuário e senha. Essa etapa é igual

à da Instalação típica (consulte a página 5).

Para definir as configurações do servidor proxy, selecione Eu utilizo um

servidor proxy

e clique em Avançar. Digite o endereço IP ou o URL do

seu servidor proxy no campo Endereço. No campo Porta, especifique

a porta em que o servidor proxy aceita as conexões (3128 por padrão).

Caso o servidor proxy exija autenticação, um nome de usuário e uma

senha válidos devem ser digitados, o que concede acesso ao servidor

proxy. As configurações do servidor proxy também podem ser copiadas

do Internet Explorer se desejar. Para fazer isso, clique em Aplicar

e confirme a seleção.

8

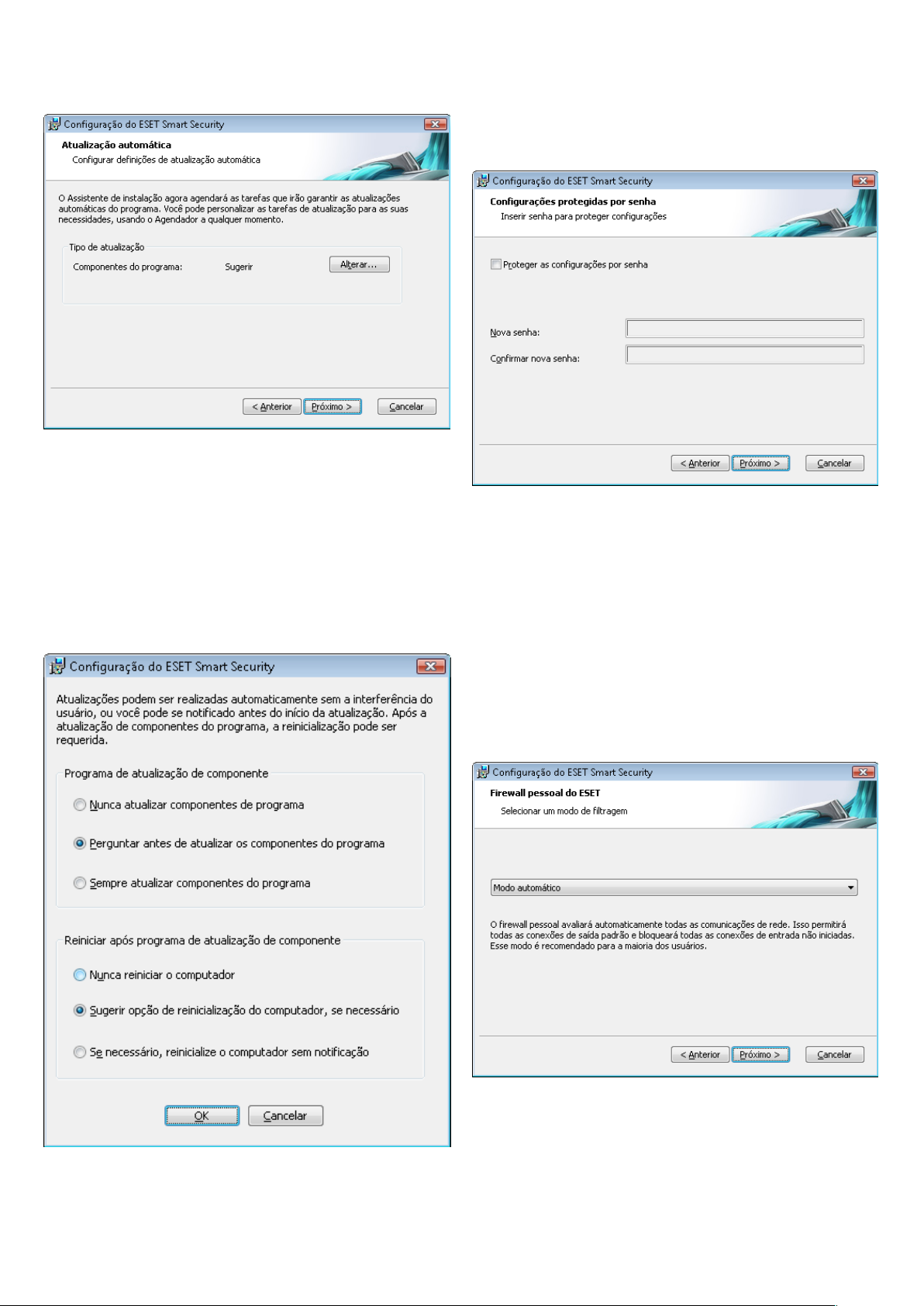

Clique em Avançar para prosseguir na janela Configurar definições

de atualização automática. Essa etapa permite especificar como

as atualizações automáticas dos componentes do programa

serão tratadas no sistema. Clique em Alterar... para acessar as

configurações avançadas.

Se não desejar atualizar os componentes do programa, selecione Nunca

atualizar componentes do programa

. A ativação da opção Perguntar

antes de fazer download dos componentes do programa exibirá

uma janela de confirmação para fazer download dos componentes do

programa. Para ativar a atualização automática dos componentes do

programa sem avisar, selecione a opção Realizar a atualização dos

componentes do programa, se disponível.

A próxima etapa da instalação é Digitar uma senha para proteger

os parâmetros do programa. Escolha uma senha com a qual deseja

proteger o programa. Digite a senha novamente para confirmar.

As etapas Configuração do ThreatSense.Net Early Warning

System

são as mesmas de uma

e Detecção de aplicativos potencialmente indesejados

Instalação típica e não são mostradas aqui

(consulte a página 6).

A última etapa no modo Personalizado é selecionar o modo de

filtragem do Firewall pessoal da ESET. Há cinco modos disponíveis:

Automático •

Modo automático com exceções (regras definidas pelo usuário)•

Interativo •

Com base em políticas •

De aprendizagem•

O Modo automático é recomendado para a maioria dos usuários.

Todas as conexões de saída padrão são ativadas (automaticamente

analisadas utilizando as configurações padrão), e as conexões de

entrada não solicitadas são bloqueadas automaticamente.

OBSERVAÇÃO: Após uma atualização dos componentes do programa,

uma reinicialização é normalmente necessária. A configuração

recomendada é: Se necessário, reinicie o computador sem

notificação.

9

Modo automático com exceções (regras definidas pelo usuário). Além

do modo automático, ele permite adicionar regras personalizadas.

O Modo interativo

é adequado para usuários avançados. As

comunicações são tratadas por regras definidas pelo usuário. Se não

houver nenhuma regra definida para uma comunicação, o programa

pergunta ao usuário se ele permite ou nega a comunicação.

O Modo com base em políticas avalia a comunicação com base

em regras predefinidas criadas pelo administrador. Se não houver

nenhuma regra disponível, a conexão é bloqueada automaticamente,

e o usuário não vê nenhuma mensagem de aviso. Recomendamos

que selecione somente o Modo com base em políticas se for um

administrador que pretenda configurar a comunicação de rede.

Modo de aprendizagem – Cria e salva automaticamente as regras

e é adequado para a configuração inicial do firewall pessoal. Nenhuma

interação com o usuário é exigida, porque o ESET Smart Security

salva as regras de acordo com os parâmetros predefinidos. O Modo de

aprendizagem não é seguro e deve ser usado apenas até que todas as

regras para as comunicações exigidas tenham sido criadas.

A última etapa mostra uma janela que exige o seu consentimento

para instalar.

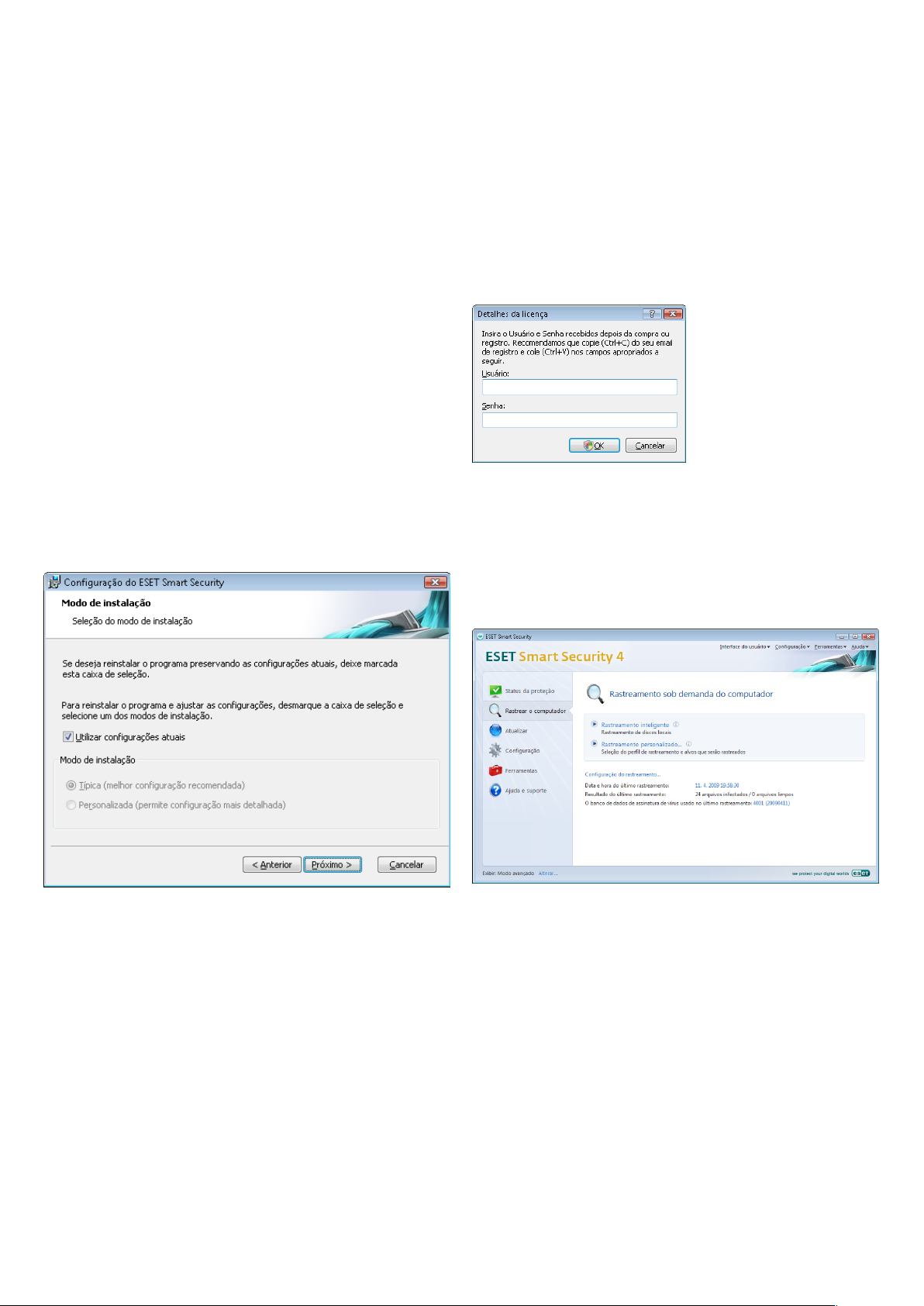

2.4 Digitação de nome de usuário e senha

Para obter a funcionalidade ideal, é importante que o programa seja

atualizado automaticamente. Isso somente será possível se o nome

de usuário e a senha corretos forem digitados na configuração da

atualização.

Se você não digitou o seu nome de usuário e a senha durante

a instalação, poderá digitá-los agora. Na janela principal do programa,

clique na opção Atualizar e, em seguida, na opção Configuração de

nome de usuário e senha... Digite os dados recebidos com a licença

do produto na janela Detalhes da licença.

2.3 Uso de configurações originais

Se você reinstalar o ESET Smart Security, a opção Utilizar configurações

atuais será exibida. Selecione essa opção para transferir parâmetros de

configuração da instalação original para uma nova instalação.

2.5 Rastreamento sob demanda do computador

Após a instalação do ESET Smart Security, um rastreamento

no computador para verificar a presença de código malicioso

deverá ser executado. Para iniciar o rastreamento rapidamente,

selecione Rastrear o computador no menu principal e selecione

Rastreamento padrão na janela principal do programa. Para obter

mais informações sobre o recurso Rastreamento do computador,

consulte o capítulo “Rastreamento do computador”.

10

3. Guia do iniciante

Este capítulo fornece uma visão geral inicial do ESET Smart Security

e de suas configurações básicas.

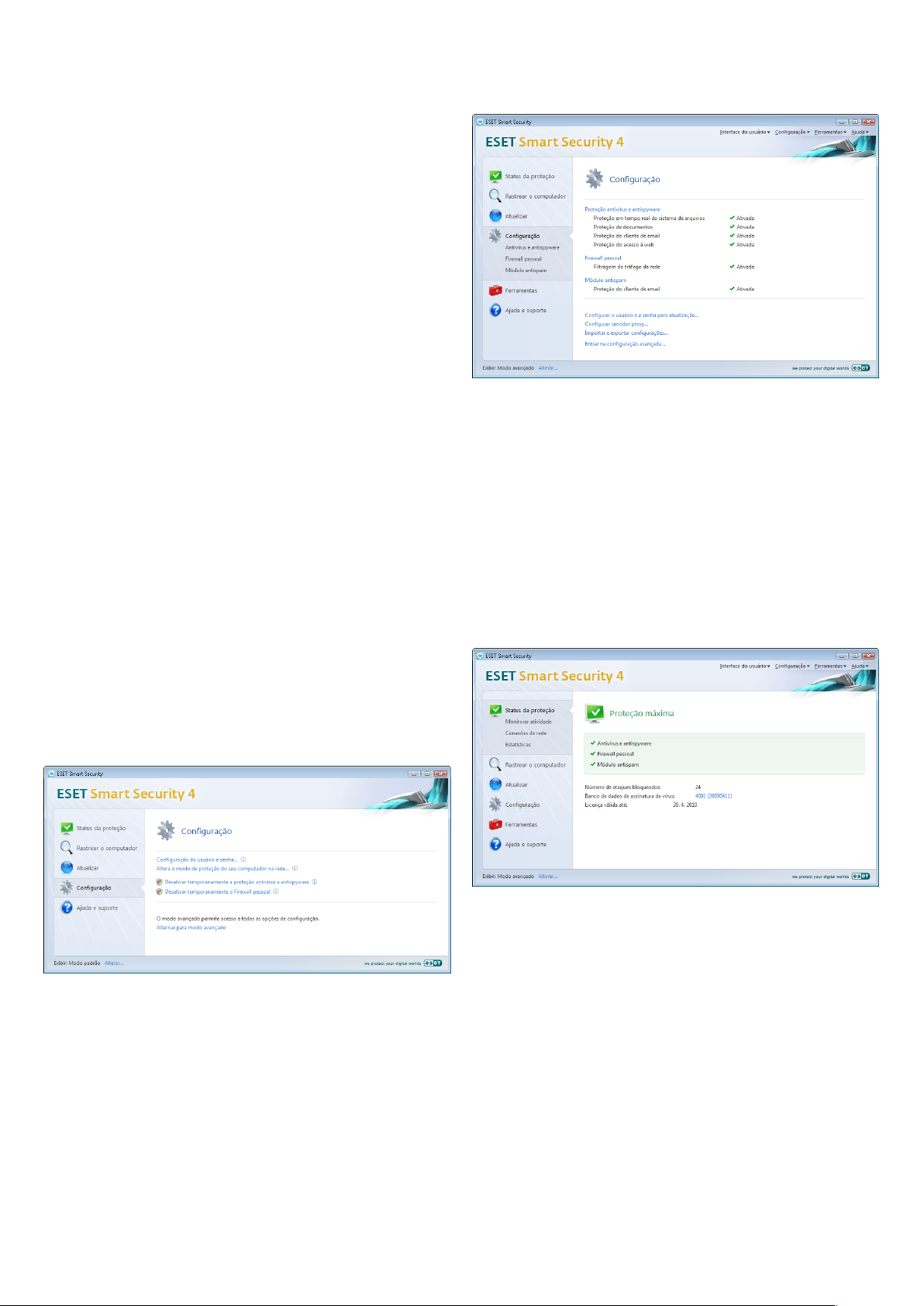

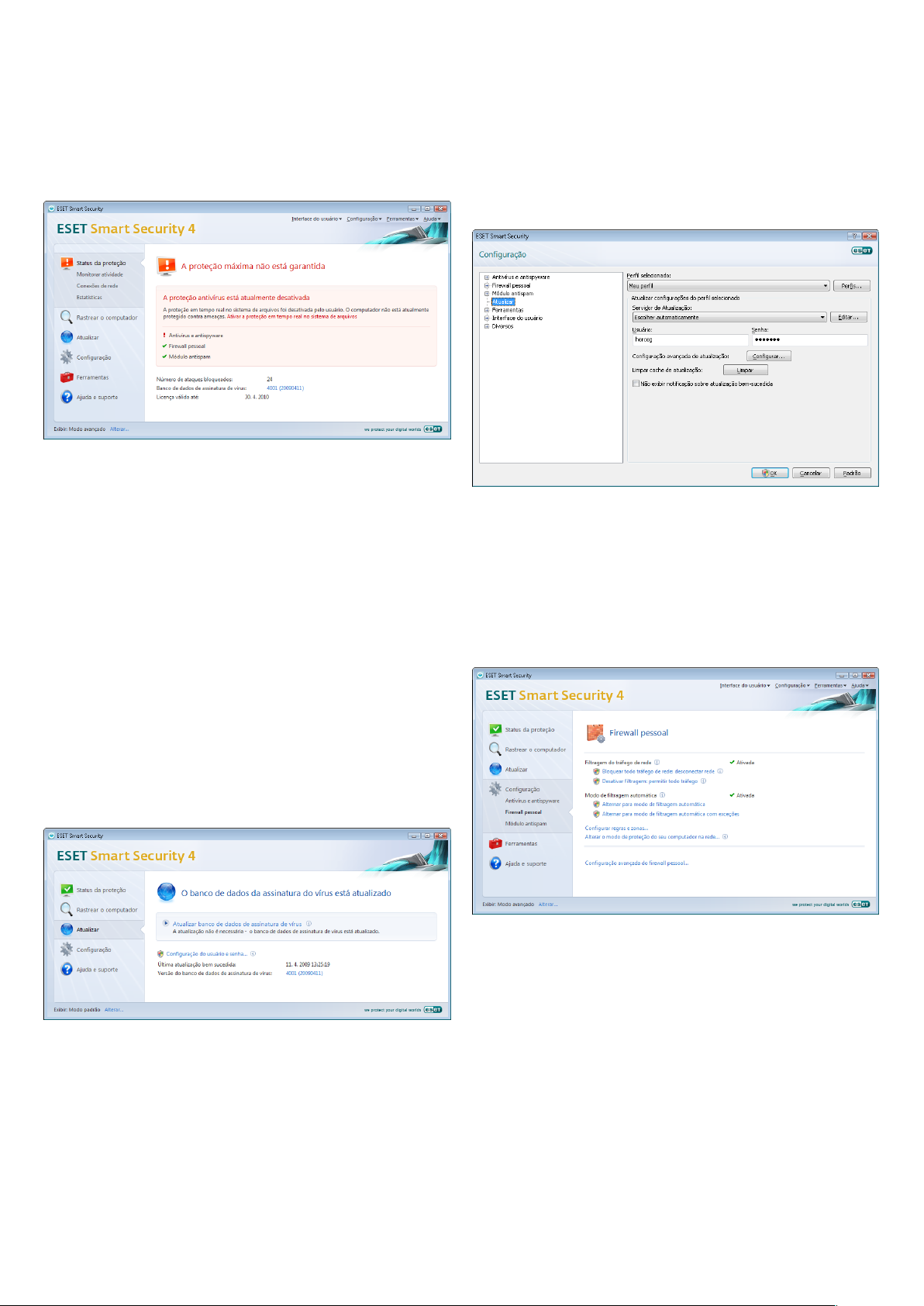

3.1 Introdução ao design da interface do usuário – modos

A janela principal do ESET Smart Security é dividida em duas seções

principais. A coluna à esquerda fornece acesso ao menu principal

de fácil utilização. A janela principal do programa à direita serve

principalmente para exibir informações correspondentes à opção

selecionada no menu principal.

A seguir, há uma descrição dos botões dentro do menu principal:

Status da proteção – Em um formato de fácil utilização, ele fornece

informações sobre o status de proteção do ESET Smart Security. Se

o modo Avançado estiver ativado, o status de todos os módulos de

proteção será exibido. Clique em um módulo para exibir o seu status

atual.

Rastrear o computador – Essa opção permite que o usuário configure

e inicie o rastreamento sob demanda do computador.

Atualizar – Selecione essa opção para acessar o módulo de

atualização que gerencia atualizações para o banco de dados de

assinatura de vírus.

Configuração

do seu computador. Se o Modo avançado estiver ativado, os submenus

Proteção antivírus e antispyware, Firewall pessoal e o Módulo antispam

serão exibidos.

Ferramentas – Essa opção está disponível somente no modo

Avançado. Fornece acesso a Relatórios, Quarentena e Agenda.

Ajuda e suporte – Selecione essa opção para acessar os arquivos

da ajuda, a base de conhecimento da ESET, o site da ESET na Web

e acessar uma solicitação de suporte ao Atendimento ao cliente.

A interface do usuário do ESET Smart Security permite que os usuários

alternem entre os modos Padrão e Avançado. Para alternar entre os

modos, consulte o link Exibir localizado no canto inferior esquerdo

da janela principal do ESET Smart Security. Clique nesse botão para

selecionar o modo de exibição desejado.

– Selecione essa opção para ajustar o nível de segurança

A alternância para o modo Avançado adiciona a opção Ferramentas

ao menu principal. A opção Ferramentas permite que o usuário

acesse a Agenda, a Quarentena ou exiba os Relatórios do ESET Smart

Security.

OBSERVAÇÃO: Todas as instruções restantes deste guia ocorrerão no

modo Avançado.

3.1.1 Verificação do funcionamento do sistema

Para exibir o Status da proteção, clique nessa opção no topo do menu

principal. Um resumo de status sobre o funcionamento do ESET Smart

Security é exibido no lado direito da janela, e um submenu com três

itens aparece: Antivírus e antispyware, Firewall pessoal e Módulo

antispam

detalhadas sobre um determinado módulo de proteção.

. Selecione qualquer um deles para exibir informações mais

O Modo padrão fornece acesso aos recursos necessários para

operações comuns. Ele não exibe opções avançadas.

Se os módulos ativados estiverem funcionando adequadamente,

uma marca verde será atribuída a eles. Caso contrário, um ponto de

exclamação vermelho ou um ícone de notificação laranja será exibido,

e informações adicionais sobre o módulo serão mostradas na parte

superior da janela. Uma solução sugerida para corrigir o módulo

também é exibida. Para alterar o status dos módulos individuais, clique

em Configuração no menu principal e clique no módulo desejado.

11

3.1.2 O que fazer se o programa não funciona adequadamente

Se o ESET Smart Security detectar um problema em qualquer um dos

seus módulos de proteção, ele será relatado na janela Status da proteção.

Uma sugestão para a solução do problema também é fornecida aqui.

Se não for possível solucionar um problema utilizando a lista exibida

de problemas conhecidos e soluções, clique em Ajuda e suporte para

acessar os arquivos de ajuda ou procure a Base de conhecimento. Se

uma solução ainda não puder ser encontrada, você pode enviar uma

solicitação de suporte ao Atendimento ao cliente da ESET. Com base

nessas informações fornecidas, nossos especialistas podem responder

rapidamente às suas questões e aconselhá-lo com mais eficiência

sobre o problema.

3.2 Configuração da atualização

A atualização do banco de dados de assinatura de vírus e a atualização

dos componentes do programa são partes importantes no fornecimento

de proteção completa contra códigos maliciosos. Dê atenção especial

à configuração e operação delas. No menu principal, selecione Atualizar

e clique em Atualizar banco de dados de assinatura de vírus na

janela principal do programa para verificar instantaneamente quanto

à disponibilidade de uma atualização de banco de dados mais recente.

Configuração de nome de usuário e senha... exibe uma caixa de

diálogo em que o Nome de usuário e Senha, recebidos no momento da

compra, devem ser digitados.

A janela Configuração avançada (pressione F5 para acessar) contém

outras opções de atualização detalhadas. O menu suspenso Atualizar

servidor: deve ser configurado como Escolher automaticamente.

Para configurar as opções de atualização avançadas, como o modo de

atualização, o acesso ao servidor proxy, acessando as atualizações em

um servidor local e criando cópias de assinatura de vírus (ESET Smart

Security Business Edition), clique no botão Configuração...

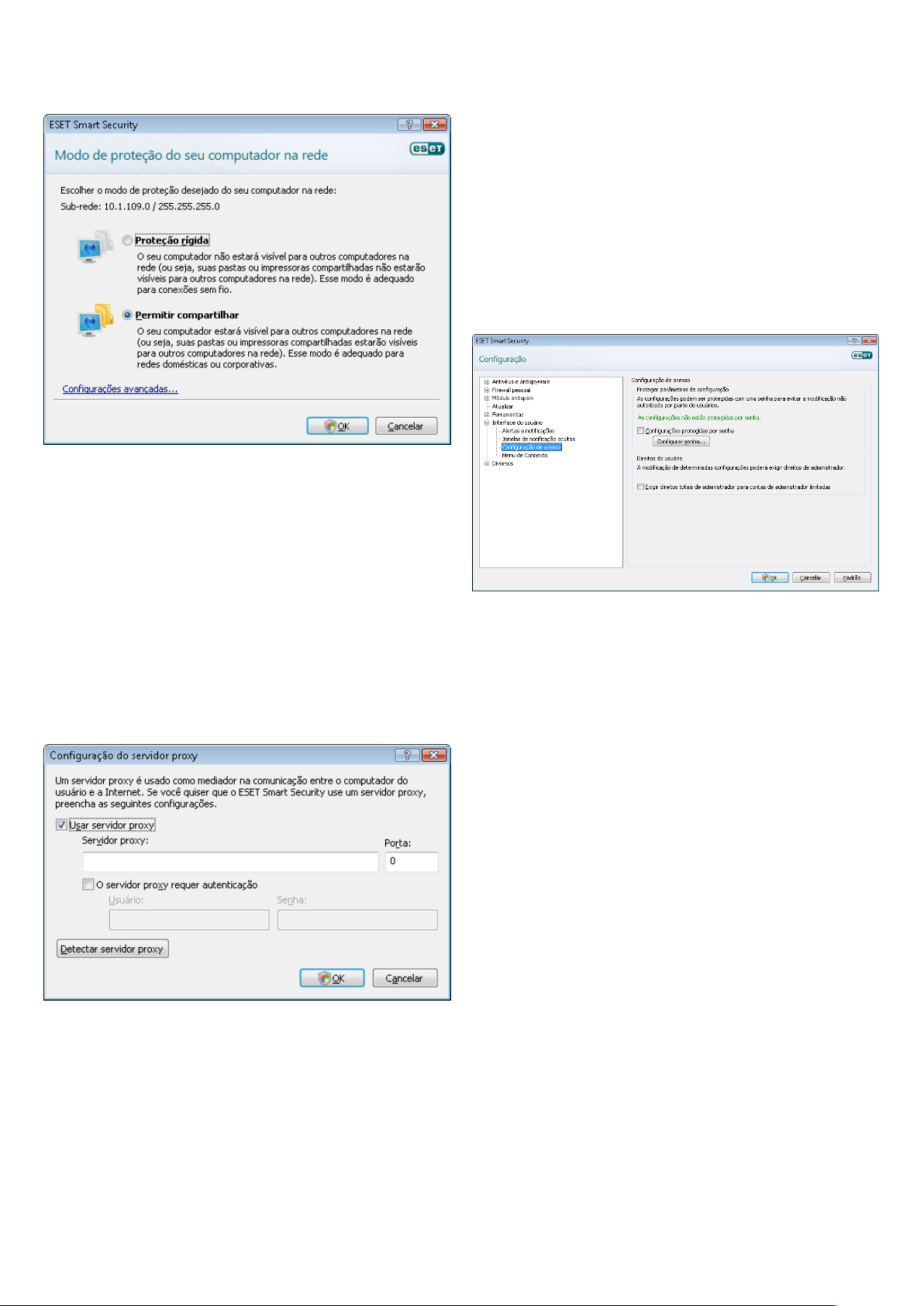

3.3 Configuração de zona confiável

A configuração de uma Zona confiável é uma etapa importante na

proteção do seu computador em um ambiente de rede. É possível

permitir que outros usuários acessem o seu computador configurando

a Zona confiável para permitir o compartilhamento. Clique em

Configuração > Firewall pessoal >Alterar o modo de proteção do

seu computador na rede... Uma janela será exibida permitindo que

você defina as configurações do modo de proteção do computador na

zona/rede real.

Se o Nome de usuário e a Senha foram digitados durante a instalação do

ESET Smart Security, você não será solicitado a fornecê-los neste ponto.

A detecção da Zona confiável é executada após a instalação do

ESET Smart Security e a qualquer hora que o computador estiver

conectado a uma nova rede. Portanto, não há necessidade de definir

a Zona confiável na maioria dos casos. Por padrão, há uma janela de

diálogo exibida na detecção de uma nova zona que permite que você

configure o nível de proteção dessa zona.

12

Aviso! Uma configuração incorreta da zona confiável pode representar

um risco de segurança para o seu computador.

OBSERVAÇÃO: Por padrão, as estações de trabalho de uma

Zona confiável têm acesso garantido a arquivos e impressoras

compartilhados, a comunicação RPC de entrada é ativada

e o compartilhamento da área de trabalho remota também está

disponível.

3.5 Proteção de configurações

As Configurações do ESET Smart Security podem ser muito

importantes na perspectiva da política de segurança de sua

organização. Modificações não autorizadas podem potencialmente

pôr em risco a estabilidade e a proteção do seu sistema. Para proteger

os parâmetros da configuração por senha, inicie no menu principal

e clique em Configuração > Entrar na configuração avançada... >

Interface do usuário > Proteção de configurações

e clique no botão

Inserir senha...

Digite uma senha, confirme-a digitando-a novamente e clique

em OK. Essa senha será exigida para as modificações futuras nas

configurações do ESET Smart Security.

3.4 Configuração do servidor proxy

Se utilizar um servidor proxy para mediar a conexão com a Internet

em um sistema utilizando o ESET Smart Security, ele deve ser

especificado na Configuração avançada (F5). Para acessar a janela

de configuração do Servidor proxy, clique em Diversos > Servidor

proxy

, na árvore Configuração avançada. Marque a caixa de seleção

Usar servidor proxy e digite o endereço IP e a porta do servidor proxy,

junto com os dados de autenticação.

Se essas informações não estiverem disponíveis, é possível tentar

detectar automaticamente as configurações do servidor proxy para

o ESET Smart Security clicando no botão Detectar servidor proxy.

OBSERVAÇÃO: As opções de servidor proxy para diferentes perfis de

atualização podem variar. Nesse caso, configure o servidor proxy na

configuração avançada de atualização.

13

4. Trabalho com o ESET Smart Security

4.1 Proteção antivírus e antispyware

A proteção antivírus protege contra ataques de sistemas maliciosos

ao controlar arquivos, emails e a comunicação pela Internet. Se uma

ameaça for detectada, o módulo antivírus pode eliminá-la primeiro

bloqueando-a e, em seguida, limpando, excluindo ou movendo-a para

a quarentena.

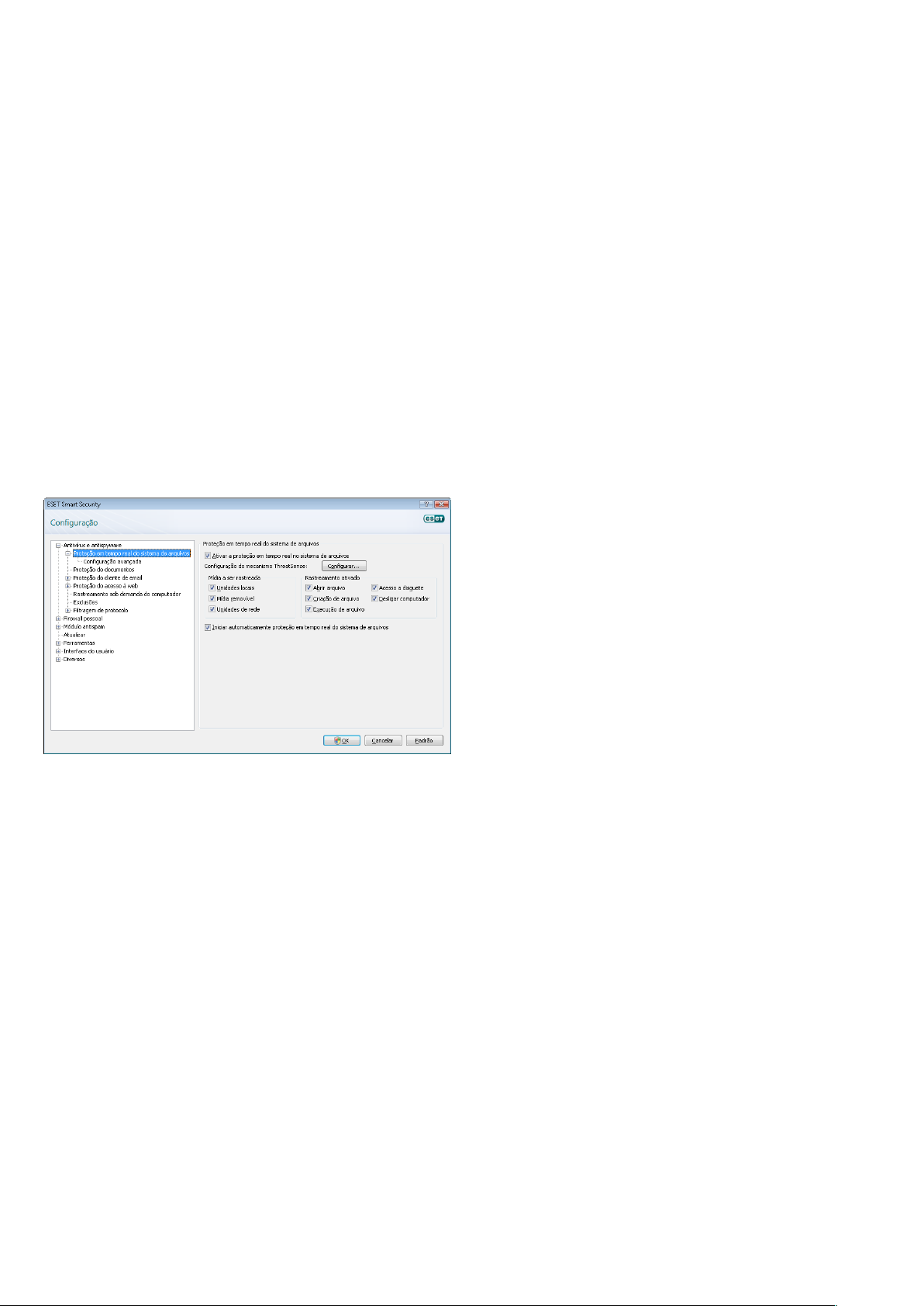

4.1.1 Proteção em tempo real do sistema de arquivos

A proteção em tempo real do sistema de arquivos controla todos

os eventos do sistema relacionados a antivírus. Todos os arquivos

são verificados quanto a código malicioso no momento em que são

abertos, criados ou executados no computador. A proteção do sistema

em tempo real é ativada na inicialização do sistema.

4.1.1.1 Configuração de controle

A proteção de sistema de arquivos em tempo real verifica todos os

tipos de mídia e é acionada por vários eventos. O controle utiliza os

métodos de detecção da tecnologia ThreatSense (conforme descrito

em Configuração de parâmetros do mecanismo ThreatSense).

O comportamento do controle em arquivos recém-criados e em

arquivos existentes pode variar. Em arquivos recém-criados, é possível

aplicar um nível mais profundo de controle.

4.1.1.1.3 Parâmetros adicionais do ThreatSense para arquivos

criados e modificados recentemente

A probabilidade de infecção em arquivos recém-criados ou recémmodificados é comparativamente mais alta que nos arquivos já

existentes. É por isso que o programa verifica esses arquivos com mais

parâmetros de rastreamento. Junto com os métodos de rastreamento

baseados em assinaturas comuns, é usada heurística avançada, que

aumenta enormemente os índices de detecção. Além dos arquivos

recém-criados, o rastreamento também é feito nos arquivos de

extração automática (SFX) e nos empacotadores em tempo de

execução (arquivos executáveis compactados internamente).

Por padrão, os arquivos compactados são rastreados até o décimo

nível de aninhamento e são verificados, independentemente do

tamanho real deles. Desmarque a opção Configuração padrão de

rastreamento em arquivos compactados para modificar as configurações

de rastreamento em arquivos compactados.

4.1.1.1.4 Configuração avançada

Para fornecer baixo impacto no sistema ao usar a proteção em tempo

real, os arquivos já verificados não serão rastreados repetidas vezes

(a menos que tenham sido modificados). Os arquivos são verificados

novamente logo após cada atualização do banco de dados de

assinaturas de vírus. Esse comportamento é configurado utilizando

a opção Rastreamento otimizado. Se esse recurso for desativado,

todos os arquivos serão rastreados sempre que forem acessados.

Por padrão, a proteção em tempo real é iniciada no momento da

inicialização do sistema operacional, fornecendo rastreamento

ininterrupto. Em casos especiais (por exemplo, se houver um

conflito com outro rastreador em tempo real), a proteção em tempo

real poderá ser interrompida, desativando a opção Inicialização

automática da proteção em tempo real do sistema de arquivos.

4.1.1.1.1 Mídia a ser rastreada

Por padrão, todos os tipos de mídia são rastreados quanto a ameaças

potenciais.

Unidades locais – Controla todas as unidades de disco rígido do sistema

Mídia removível – Disquetes, dispositivos de armazenamento USB, etc.

Unidades de rede – Rastreia todas as unidades mapeadas

Recomendamos manter as configurações padrão e modificá-las

somente em casos específicos, como quando o rastreamento de

determinada mídia tornar muito lenta a transferência de dados.

4.1.1.1.2 Rastreamento ativado (Rastreamento acionado por

Por padrão, todos os arquivos são verificados na abertura, execução

ou criação. Recomendamos que você mantenha as configurações

padrão, uma vez que elas fornecem o nível máximo de proteção em

tempo real ao seu computador.

A opção

do disquete quando essa unidade for acessada. A opção Desligar

computador

rígido durante o desligamento do computador. Embora os vírus de

inicialização sejam raros atualmente, recomendamos deixar essas

opções ativadas, pois sempre há a possibilidade de infecção por um

vírus de inicialização de origem alternativa.

evento)

Acesso a disquete fornece o controle do setor de inicialização

fornece o controle dos setores de inicialização do disco

Por padrão, a heurística avançada não é utilizada quando os arquivos

são executados. Entretanto, em alguns casos, pode ser que você

queira ativar essa opção (marcando a opção Heurística avançada

na execução de arquivos

tornar mais lenta a execução de alguns programas devido ao aumento

dos requisitos do sistema.

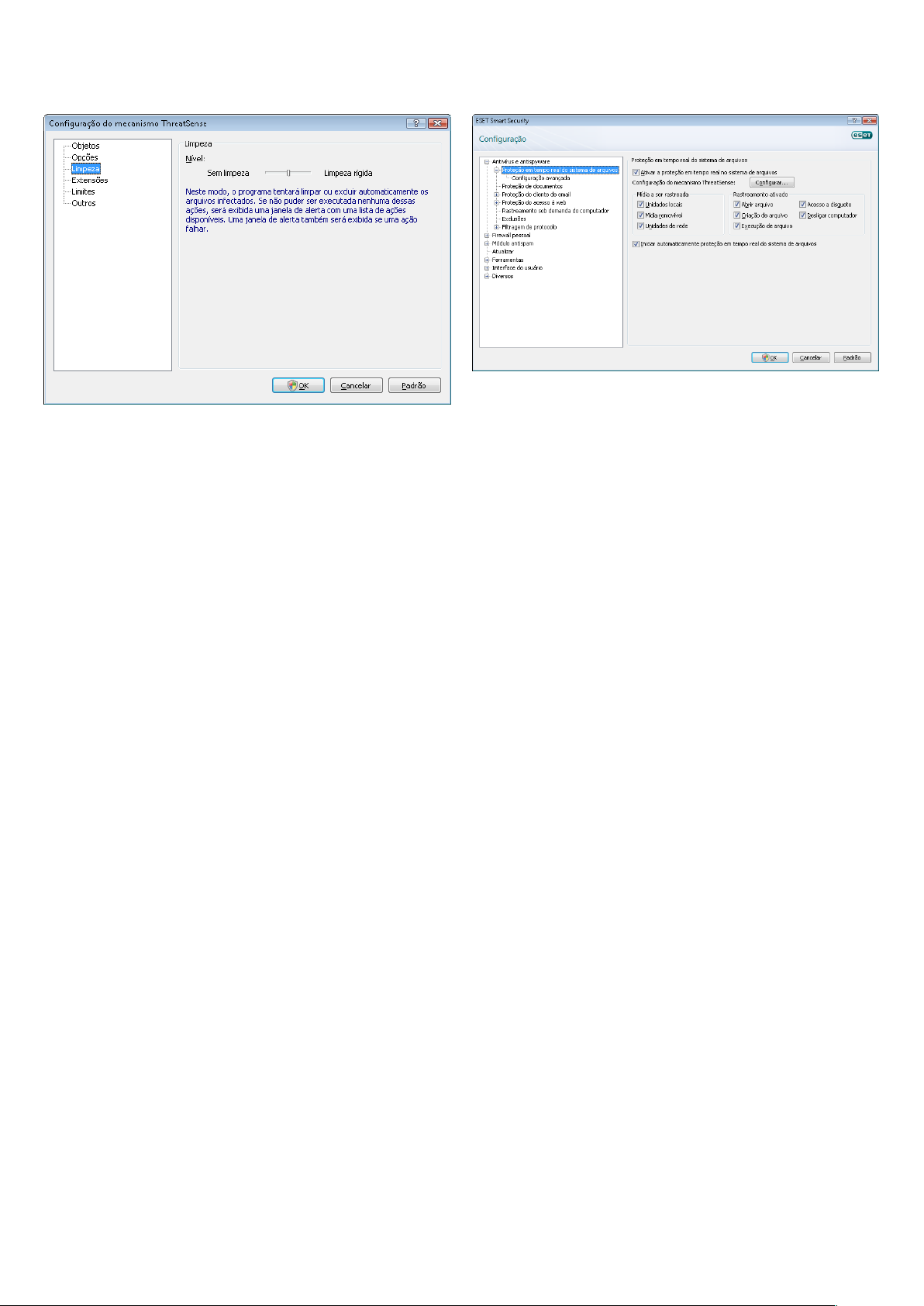

4.1.1.2 Níveis de limpeza

A proteção em tempo real possui três níveis de limpeza (para acessar,

clique no botão Configuração... na seção Proteção em tempo

real do sistema de arquivos e, em seguida, clique na ramificação

Limpeza).

O primeiro nível exibe uma janela de alerta com as opções •

disponíveis para cada ameaça encontrada. O usuário precisa

escolher uma ação para cada ameaça individualmente. Esse nível

é destinado aos usuários mais avançados que sabem quais etapas

realizar no caso de uma ameaça.

O nível padrão escolhe e executa automaticamente uma ação •

predefinida (dependendo do tipo de ameaça). A detecção

e a exclusão de um arquivo infectado são assinaladas por uma

mensagem de informação localizada no canto inferior direito

da tela. Entretanto, uma ação automática não é realizada se

a ameaça estiver localizada dentro de um arquivo compactado

que também contenha arquivos limpos, e não será realizada em

objetos para os quais não haja ação predefinida.

O terceiro nível é o mais “agressivo” – todos os objetos infectados •

são limpos. Uma vez que esse nível poderia potencialmente

resultar em perda de arquivos válidos, recomendamos que seja

usado somente em situações específicas.

). Observe que a heurística avançada pode

14

Se a proteção em tempo real não detectar nem limpar ameaças

4.1.1.3 Quando modificar a configuração da proteção em

tempo real

A proteção em tempo real é o componente mais essencial para

a manutenção de um sistema seguro. Portanto, seja cuidadoso ao

modificar os parâmetros de proteção. Recomendamos que você

modifique esses parâmetros apenas em casos específicos. Por exemplo,

se houver um conflito com um determinado aplicativo ou rastreador

em tempo real de outro programa antivírus.

Após a instalação do ESET Smart Security, todas as configurações serão

otimizadas para fornecer o nível máximo de segurança do sistema

para usuários. Para restaurar as configurações padrão, clique no

botão Padrão localizado na parte inferior direita da janela Proteção

em tempo real do sistema de arquivos (Configuração avançada >

Antivírus e antispyware > Proteção em tempo real do sistema de

arquivos).

4.1.1.4 Verificação da proteção em tempo real

Para verificar se a proteção em tempo real está funcionando

e detectando vírus, use um arquivo de teste do eicar.org. Esse arquivo

de teste é especial, inofensivo e detectável por todos os programas

antivírus. O arquivo foi criado pela empresa EICAR (European Institute

for Computer Antivirus Research) para testar a funcionalidade

de programas antivírus. O arquivo eicar.com está disponível para

download no endereço http://www.eicar.org/download/eicar.com.

OBSERVAÇÃO: Antes de realizar um rastreamento da proteção de

tempo real, é preciso desativar o firewall. Se o firewall estiver ativado,

ele detectará e impedirá o download do arquivo de teste.

4.1.1.5 O que fazer se a proteção em tempo real não funcionar

No capítulo seguinte, descrevemos situações problemáticas que

podem surgir quando usamos proteção em tempo real e como

solucioná-las.

Proteção em tempo real desativada

Se a proteção em tempo real foi inadvertidamente desativada por um

usuário, é preciso reativá-la. Para reativar a proteção em tempo real,

navegue até Configuração > Antivírus e antispyware e clique em

Ativar na seção Proteção em tempo real do sistema de arquivos da

janela principal do programa.

Verifique se não há algum outro programa antivírus instalado no

computador. Se duas proteções em tempo real forem ativadas ao

mesmo tempo, elas podem entrar em conflito. Recomendamos

desinstalar outros programas antivírus do sistema.

Proteção em tempo real não é iniciada

Se a proteção em tempo real não for ativada na inicialização do sistema

(e a opção Inicialização automática da proteção em tempo real do

sistema de arquivos

estiver ativada), isso pode ser devido a conflitos

com outros programas. Nesse caso, consulte os especialistas do Serviço

ao Cliente da ESET.

4.1.2 Proteção de cliente de email

A proteção de email fornece controle da comunicação por email recebida

via protocolo POP3. Com o programa plug-in do Microsoft Outlook,

o ESET Smart Security permite controlar todas as comunicações vindas

do cliente de email (POP3, MAPI, IMAP, HTTP). Ao verificar mensagens de

entrada, o programa usa todos os métodos de rastreamento avançado

fornecidos pelo mecanismo de rastreamento ThreatSense. Isso significa

que a detecção de programas maliciosos é realizada até mesmo antes

de os mesmos serem comparados com o banco de dados de assinaturas

de vírus. O rastreamento das comunicações via protocolo POP3

é independente do cliente de email utilizado.

4.1.2.1 Verificação de POP3

O protocolo POP3 é o protocolo mais amplamente utilizado para

receber mensagens em um aplicativo de cliente de email. O ESET

Smart Security fornece proteção a esse protocolo independentemente

do cliente de email usado.

O módulo que permite esse controle é automaticamente ativado

no momento da inicialização do sistema operacional e fica ativo na

memória. Para que o módulo funcione corretamente, verifique se ele

está ativado – a verificação de POP3 é feita automaticamente, sem

necessidade de reconfiguração do cliente de email. Por padrão, todas

as comunicações através da porta 110 são rastreadas, mas podem ser

adicionadas outras portas de comunicação, se necessário. Os números

das portas devem ser delimitados por vírgula.

A comunicação codificada não é controlada.

Se a proteção em tempo real não for ativada na inicialização do sistema,

isso provavelmente será devido à desativação da opção Inicialização

automáticada proteção em tempo real do sistema de arquivos.

Para ativar essa opção, navegue até Configuração Avançada (F5)

e clique em Proteção do sistema de arquivos em tempo real, na

árvore Configuração avançada. Na seção Configuração avançada na

parte inferior da janela, verifique se a caixa de seleção Inicialização

automática da proteção do sistema de arquivos em tempo real

está marcada.

15

4.1.2.1.1 Compatibilidade

Alguns programas de email podem apresentar problemas com

a filtragem POP3 (por exemplo, ao receber mensagens com uma

conexão lenta de Internet, devido à verificação, pode ocorrer

desativação por ultrapassar o limite de tempo). Nesse caso, tente

modificar a maneira como é feito o controle. A redução do nível de

controle pode melhorar a velocidade do processo de limpeza. Para

ajustar o nível de controle da filtragem POP3, navegue até Antivírus

e antispyware > Proteção de email > POP3 > Compatibilidade.

Se Eficiência máxima estiver ativada, as ameaças serão removidas

das mensagens infectadas e as informações sobre a ameaça serão

inseridas na frente do assunto original do email (as opções Excluir

ou Limpar

precisam estar ativadas ou o nível de limpeza Rígida ou

Padrão precisa estar ativado).

4.1.2.2 Integração com clientes de email

A integração do ESET Smart Security com os clientes de email aumenta

o nível de proteção ativa contra códigos maliciosos em mensagens

de email. Se o seu cliente de email for aceito, essa integração poderá

ser ativada no ESET Smart Security. Se a integração estiver ativada,

a barra de ferramentas Antispam do ESET Smart Security será inserida

diretamente no cliente de email, permitindo uma proteção mais

eficiente de email. As configurações de integração estão disponíveis

utilizando Configuração > Entrar na configuração avançada… >

Diversos > Integração com clientes de email. Essa janela de diálogo

permite ativar a integração com os clientes de email aceitos. Os clientes

de email atualmente aceitos incluem o Microsoft Outlook, Outlook

Express, Windows Mail, Windows Live Mail e Mozilla Thunderbird.

Selecione a opção Desativar verificação de alteração na caixa de entrada

se estiver notando uma redução na velocidade do sistema ao trabalhar

com o seu cliente de email. Essa situação pode ocorrer ao fazer download

de email do Kerio Outlook Connector Store.

A proteção de email é iniciada pela ativação da caixa de seleção Ativar

proteção de email em Configuração avançada (F5) > Antivírus

e antispyware > Proteção de email.

Compatibilidade média

modifica a maneira como as mensagens são

recebidas. As mensagens são gradualmente enviadas ao cliente de

email. Depois de ser transferida a última parte da mensagem, ela será

verificada quanto a ameaças. Contudo, o risco de infecção aumenta

com esse nível de controle. O nível de limpeza e o processamento de

mensagens de marca (alertas de notificação anexos à linha de assunto

e ao corpo dos emails) são idênticos à configuração de eficiência

máxima.

Com o nível Compatibilidade máxima, o usuário é avisado por uma

janela de alerta, caso haja o recebimento de uma mensagem infectada.

Não é adicionada nenhuma informação sobre arquivos infectados

à linha de assunto ou ao corpo do email de mensagens entregues e as

ameaças não são removidas automaticamente. A exclusão de ameaças

deve ser feita pelo usuário a partir do cliente de email.

4.1.2.2.1 Anexar mensagens de marca ao corpo de um email

Todo email controlado pelo ESET Smart Security pode ser marcado

por anexar uma mensagem de marca ao assunto ou ao corpo do

email. Esse recurso aumenta o nível de credibilidade do endereço e,

se alguma ameaça for detectada, fornece informações valiosas sobre

o nível de ameaça de um email/remetente específico.

As opções dessa funcionalidade estão disponíveis através de

Configuração avançada > Antivírus e antispyware > Proteção de

cliente de email. O programa pode Anexar mensagens de marca

a emails recebidos e lidos, bem como Anexar mensagens de marca

a emails enviados. Os usuários podem também decidir se as mensagens

de marca devem ser anexadas a todos os emails, somente aos emails

infectados ou a nenhum email. O ESET Smart Security permite também

ao usuário anexar mensagens ao assunto original das mensagens

infectadas. Para permitir a anexação ao assunto, selecione as opções

Anexar observação ao assunto do email infectado recebido e lido

e Anexar observação ao assunto do email infectado enviado.

O conteúdo das notificações pode ser modificado no campo Modelo

e acrescentado ao assunto do email infectado. As modificações

mencionadas acima podem ajudar a automatizar o processo de

filtragem de emails infectados, uma vez que elas permitem que você

filtre emails com um assunto específico (se aceito pelo seu cliente de

email) para uma pasta separada.

16

4.1.2.3 Remoção de ameaças

Se uma mensagem de email infectada for recebida, uma janela de

alerta será exibida. A janela de alerta mostra o nome do remetente,

o email e o nome da ameaça detectada. Na parte inferior da janela,

as opções Limpar, Excluir ou Deixar estão disponíveis para o objeto

detectado. Na maioria dos casos, recomendamos que você selecione

Limpar ou Excluir. Em situações especiais, quando desejar receber

o arquivo infectado, selecione Deixar. Se a Limpeza rígida estiver

ativada, uma janela de informações sem nenhuma opção disponível

para os objetos infectados será exibida.

4.1.3 Proteção de acesso à web

A conectividade com a Internet é um recurso padrão em um computador

pessoal. Infelizmente, ela tornou-se o principal meio para a transferência

de códigos maliciosos. Por essa razão, é fundamental uma avaliação

atenta de sua proteção de acesso à web. Recomendamos que a opção

Ativar proteção do acesso à web esteja ativada. Essa opção está

localizada em

Configuração avançada (F5) > Antivírus e antispyware >

Proteção de acesso à web.

4.1.3.1.1 Gerenciamento de endereços

Esta seção permite especificar endereços HTTP a serem bloqueados,

permitidos ou excluídos da verificação

4.1.3.1 HTTP, HTTPs

A proteção de acesso à web funciona monitorando a comunicação

entre os navegadores da Internet e servidores remotos e cumprem

as regras do protocolo HTTP (Hypertext Transfer Protocol) e HTTPs

(comunicação criptografada). Por padrão, o ESET Smart Security está

configurado para usar os padrões da maioria dos navegadores de

Internet. Contudo, as opções de configuração do scanner HTTP podem

ser modificadas em Proteção do acesso à web > HTTP, HTTPs. Na janela

principal do filtro HTTP, é possível marcar ou desmarcar a opção Ativar

verificação de HTTP. Você pode também definir os números das portas

utilizadas para a comunicação HTTP. Por padrão, os números de portas

80, 8080 e 3128 estão predefinidos. A verificação de HTTPs pode ser

executada nos seguintes modos:

Os botões Adicionar, Alterar, Remover

e Exportar são utilizados

para gerenciar as listas de endereços. Os sites na lista de endereços

bloqueados não serão acessíveis. Os sites na lista de endereços

excluídos são acessados sem serem rastreados quanto a código

malicioso. Se você ativar a opção Permitir acesso apenas a endereços

HTTP na lista de endereços permitidos, apenas endereços presentes na

lista de endereços permitidos serão acessíveis, enquanto todos os

outros endereços HTTP serão bloqueados.

Em todas as listas, os símbolos especiais * (asterisco) e ? (ponto de

interrogação) podem ser usados. O asterisco substitui qualquer

sequência de caracteres e o ponto de interrogação substitui qualquer

símbolo. Especial atenção deve ser prestada ao especificar os endereços

excluídos, uma vez que a lista deve conter os endereços seguros

e confiáveis. De modo semelhante, é necessário garantir que os símbolos

* e ? sejam usados corretamente nesta lista. Para ativar uma lista,

selecione a opção Lista ativa. Se você desejar ser notificado ao entrar em

um endereço da lista atual, selecione Notificar ao aplicar endereços da lista.

Não utilizar a verificação de protocolo HTTPs

A comunicação criptografada não será verificada

Utilizar a verificação de protocolo HTTPs para as portas

selecionadas

Verificação de HTTPs apenas para as portas definidas em Portas

utilizadas pelo protocolo HTTPs

Utilizar a verificação de protocolo HTTPs para aplicativos

marcados como navegadores da Internet que utilizam as portas

selecionadas

Verificar apenas aqueles aplicativos que estão especificados na seção

de navegadores e utilizar as portas definidas em Portas utilizadas pelo

protocolo HTTPs

4.1.3.1.2 Navegadores Web

O ESET Smart Security contém também o recurso Navegadores Web,

que permite que o usuário defina se determinado aplicativo é um

navegador ou não. Se um aplicativo for marcado como um navegador

pelo usuário, todas as comunicações desse aplicativo serão monitoradas,

independentemente do número de portas envolvidas na comunicação.

17

Os recursos dos navegadores Web complementam o recurso de

verificação HTTP, uma vez que a verificação HTTP acontece somente nas

portas predefinidas. Entretanto, muitos serviços da Internet utilizam

alterações dinâmicas ou números de porta desconhecidos. Para levar

isso em conta, o recurso do navegador Web pode estabelecer o controle

das comunicações das portas, independentemente dos parâmetros da

conexão.

A lista de aplicativos marcados como navegadores pode ser acessada

diretamente no submenu Navegadores Web da ramificação HTTP. Esta

seção contém também o submenu Modo ativo, que define o modo

de verificação para os navegadores da Internet. O Modo ativo é útil

porque ele examina os dados transferidos como um todo. Se ele não

estiver ativado, a comunicação dos aplicativos será monitorada

gradualmente em lotes. Isso diminui a eficiência do processo de

verificação dos dados, mas fornece também compatibilidade mais alta

para os aplicativos listados. Se nenhum problema ocorrer ao usá-lo,

recomendamos que você ative o modo de verificação ativo marcando

a caixa de seleção ao lado do aplicativo desejado.

Recomendamos que execute um Rastreamento sob demanda

pelo menos uma ou duas vezes ao mês. O rastreamento pode ser

configurado como uma tarefa em Ferramentas > Agenda.

4.1.4.1 Tipo de rastreamento

Há dois tipos disponíveis. O Rastreamento padrão verifica

rapidamente o sistema sem necessidade de mais configurações dos

parâmetros de rastreamento. O Rastreamento personalizado…

permite ao usuário selecionar qualquer perfil de rastreamento

predefinido, bem como escolher os objetos do rastreamento na

estrutura em árvore.

4.1.4.1.1 Rastreamento padrão

O Rastreamento padrão é um método de fácil utilização que permite ao

usuário iniciar rapidamente um rastreamento no computador e limpar

arquivos infectados sem a necessidade de intervenção do usuário.

Suas principais vantagens são a operação fácil, sem configurações

de rastreamento detalhadas. O Rastreamento padrão verifica todos

os arquivos em unidades locais e limpa ou exclui automaticamente

ameaças detectadas. O nível de limpeza é automaticamente ajustado

ao valor padrão. Para obter informações mais detalhadas sobre os

tipos de limpeza, consulte

Limpeza (veja a página 20).

4.1.4 Rastreamento do computador

Caso suspeite que seu computador esteja infectado (se ele se

comportar de maneira anormal), execute um rastreamento sob

demanda para examinar se há ameaças no computador. Do ponto

de vista da segurança, é fundamental que os rastreamentos do

computador não sejam executados apenas quando há suspeita de

uma infecção, mas regularmente como parte das medidas usuais de

segurança. O rastreamento regular detecta ameaças que não foram

detectadas pelo rastreador em tempo real quando foram salvas no

disco. Isso pode acontecer caso a proteção em tempo real esteja

desativada no momento da infecção ou se o banco de dados de

assinatura de vírus estiver obsoleto.

O perfil de rastreamento padrão foi elaborado para os usuários que

desejam verificar de modo rápido e fácil seus computadores. Ele oferece

um rastreamento eficiente e solução de limpeza sem exigir um extenso

processo de configuração.

4.1.4.1.2 Rastreamento personalizado

O Rastreamento personalizado é uma solução excelente, caso queira

especificar parâmetros de rastreamento adicionais, como alvos para

rastreamento e métodos de rastreamento. A vantagem desse método

é a capacidade de configurar os parâmetros detalhadamente. As

configurações podem ser salvas nos perfis de rastreamento definidos

pelo usuário, o que pode ser útil se o rastreamento for executado

repetidas vezes com os mesmos parâmetros.

Para selecionar alvos para rastreamento, use o menu suspenso do

recurso de seleção rápida de alvos para rastreamento ou selecione os

alvos na estrutura em árvore que lista todos os dispositivos disponíveis

no computador. Além disso, você pode selecionar entre três níveis

de limpeza clicando em Configuração... > Limpeza. Caso esteja

interessado unicamente em rastrear o sistema sem realizar nenhuma

outra ação, marque a caixa de seleção Rastrear sem limpar.

A realização de rastreamentos de computador com o modo

Rastreamento personalizado é adequada para usuários avançados

com experiência anterior no uso de programas antivírus.

18

4.1.4.2 Alvos para rastreamento

O menu suspenso Alvos para rastreamento permite selecionar arquivos,

pastas e dispositivos (discos) para rastreamento quanto a vírus.

Com o uso da opção de menu rápido Alvos para rastreamento,

é possível selecionar os seguintes alvos:

Configurações por perfil – controla alvos definidos no perfil de

rastreamento selecionado

Mídia removível – disquetes, dispositivos de armazenamento USB, CD/DVD

Unidades locais – controla todas as unidades de disco rígido do sistema

Unidades de rede – todas as unidades mapeadas

Nenhuma seleção – cancela todas as seleções

4.1.5 Filtragem de protocolos

A proteção antivírus para os protocolos POP3 e HTTP do aplicativo

é fornecida pelo mecanismo de rastreamento ThreatSense, que integra

perfeitamente todas as técnicas avançadas de rastreamento de

malware. O controle funciona automaticamente, independentemente

dos navegadores da Internet ou cliente de email utilizado. As seguintes

opções estão disponíveis para filtragem de protocolos (se a opção

Ativar filtragem de protocolos do aplicativo estiver ativada:

Portas HTTP e POP3 - limita o rastreamento da comunicação com as

portas HTTP e POP3 conhecidas.

Aplicativos marcados como navegadores da Internet e clientes

de email – ative essa opção apenas para filtrar a comunicação de

aplicativos marcados como navegadores (Proteção do acesso à web >

HTTP, HTTPS > Navegadores web) e clientes de email (Proteção de

cliente de email > POP3, POP3S > Clientes de email)

Portas e aplicativos marcados como navegadores da Internet

ou clientes de email – verifica-se se há malware nas portas e nos

navegadores

Um alvo para rastreamento pode ser também mais exatamente

especificado através da inserção do caminho para a pasta ou arquivo(s)

que você deseja incluir no rastreamento. Selecione alvos na estrutura

em árvore que lista todos os dispositivos disponíveis no computador.

4.1.4.3 Perfis de rastreamento

Os parâmetros de rastreamento de computador preferidos podem

ser salvos nos perfis. A vantagem de criar perfis de rastreamento

é que eles podem ser usados regularmente para rastreamento

futuro. Recomendamos a criação de tantos perfis (com vários alvos

para rastreamento, métodos de rastreamento e outros parâmetros)

quantos o usuário utilize regularmente.

Para criar um novo perfil que possa ser usado repetidas vezes em

rastreamentos futuros, navegue até Configuração avançada (F5)

>

Rastreamento sob demanda do computador. Clique no botão

Perfis...

, à direita, para exibir a lista de perfis de rastreamento

existentes e a opção para criar um novo perfil. A seguinte Configuração

de parâmetros do mecanismo ThreatSense descreve cada parâmetro

da configuração de rastreamento. Isso o ajudará a criar um perfil de

rastreamento que atenda às suas necessidades.

Exemplo:

Imagine que você queira criar seu próprio perfil de rastreamento e que

a configuração atribuída ao perfil Rastreamento inteligente seja

parcialmente adequada. Mas você não deseja rastrear empacotadores

em tempo de execução ou aplicativos potencialmente inseguros

e você também deseja aplicar Limpeza rígida. Na janela Perfis de

configuração, clique no botão Adicionar...

Digite o nome do seu novo

perfil no campo Nome do perfil e selecione Rastreamento inteligente

no menu suspenso Copiar configurações do perfil:. Em seguida, ajuste

os demais parâmetros de modo a atender às suas necessidades.

Observação:

Começando no Windows Vista Service Pack 1 e no Windows Server 2008,

uma nova filtragem de comunicação é utilizada. Como resultado, a seção

Filtragem de protocolos não está disponível.

4.1.5.1 SSL

O ESET Smart Security 4 permite verificar os protocolos encapsulados

no protocolo SSL. É possível utilizar diversos modos de rastreamento

para comunicações protegidas por SSL utilizando certificados

confiáveis, certificados desconhecidos ou certificados que são

excluídos da verificação da comunicação protegida por SSL.

Sempre rastrear o protocolo SSL (certificados excluídos

e confiáveis permanecerão válidos) – selecione essa opção para

rastrear todas as comunicações protegidas por SSL, exceto as

comunicações protegidas por certificados excluídos da verificação.

Se uma nova comunicação que utiliza um certificado desconhecido

e assinado for estabelecida, o usuário não será notificado sobre o fato,

e a comunicação será filtrada automaticamente. Quando o usuário

acessar um servidor com um certificado não confiável que é marcado

pelo usuário como confiável (ele é adicionado à lista de certificados

confiáveis), a comunicação com o servidor é permitida e o conteúdo

do canal de comunicação é filtrado.

Perguntar sobre sites não visitados (certificados desconhecidos) –

se você entrar em um novo site protegido por SSL (com um certificado

desconhecido), uma caixa de diálogo de seleção de ação será exibida.

Esse modo possibilita criar uma lista de certificados SSL que serão

excluídos do rastreamento.

Não rastrear o protocolo SSL – se a opção for selecionada,

o programa não rastreará as comunicações em SSL

Caso o certificado não possa ser verificado utilizando

o armazenamento de Autoridades de certificação raiz confiáveis:

Perguntar sobre validade de certificação – solicita que o usuário

selecione uma ação a ser tomada

Bloquear a comunicação que utiliza o certificado – encerra

a conexão com o site que utiliza o certificado

Se o certificado for inválido ou estiver corrompido

19

Perguntar sobre validade do certificado – solicita que o usuário

selecione uma ação a ser tomada

Bloquear a comunicação que utiliza o certificado – encerra

a conexão com o site que utiliza o certificado

4.1.5.1.1 Certificados confiáveis

Além do armazenamento de Autoridades de certificação raiz

confiáveis, em que o ESET Smart Security 4 armazena certificado

confiável, é possível criar uma lista personalizada de certificados

confiáveis que podem ser visualizados em Configuração (F5) >

Filtragem de protocolos > SSL > Certificados confiáveis.

4.1.5.1.2 Certificados excluídos

A seção Certificados excluídos contém certificados que são considerados

seguros. O programa não verificará o conteúdo das comunicações

criptografadas que utilizam certificados desta lista. Recomendamos

a instalação apenas daqueles certificados da web que, com certeza, são

seguros e que não precisem da execução da filtragem de conteúdo.

4.1.6 Configuração de parâmetros do mecanismo ThreatSense

Memória operacional – Rastreia quanto a ameaças que atacam

a memória operacional do sistema.

ThreatSense é o nome da tecnologia que consiste em métodos

complexos de detecção de ameaças. Essa tecnologia é proativa, o que

significa que ela fornece também proteção durante as primeiras horas

da propagação de uma nova ameaça. Ela utiliza uma combinação de

diversos métodos (análise de código, emulação de código, assinaturas

genéricas e assinaturas de vírus) que funcionam em conjunto para

otimizar significativamente a segurança do sistema. O mecanismo

de rastreamento é capaz de controlar diversos fluxos de dados

simultaneamente, maximizando a eficiência e a taxa de detecção.

A tecnologia ThreatSense elimina com êxito também os rootkits.

As opções de configuração da tecnologia ThreatSense permitem que

o usuário especifique diversos parâmetros de rastreamento:

Tipos e extensões de arquivos que serão rastreados •

A combinação de diversos métodos de detecção •

Níveis de limpeza, etc. •

Para entrar na janela de configuração, clique no botão Configuração…

localizado na janela de configuração de qualquer módulo que utiliza

a tecnologia ThreatSense (consulte a seguir). Cenários de segurança

diferentes podem exigir configurações diferentes. Com isso em mente,

o ThreatSense pode ser configurado individualmente para os seguintes

módulos de proteção:

Proteção em tempo real do sistema de arquivos •

Verificação de arquivo na inicialização do sistema •

Proteção de email •

Proteção de acesso à web •

Rastreamento sob demanda do computador •

Os parâmetros do ThreatSense são altamente otimizados para cada

módulo e a modificação deles pode influenciar significativamente

a operação do sistema. Por exemplo, alterar parâmetros para

sempre rastrear empacotadores em tempo de execução ou ativar

heurística avançada no módulo de proteção do sistema de arquivos

em tempo real pode resultar em redução da velocidade do sistema

(normalmente, somente arquivos recém-criados são rastreados

utilizando esses métodos). Portanto, recomendamos que mantenha

os parâmetros padrão do ThreatSense inalterados para todos os

módulos, exceto o módulo Rastrear o computador.

4.1.6.1 Configuração dos objetos

A seção Objetos permite definir quais componentes do computador

e arquivos serão verificados quanto a ameaças.

Setores de inicialização – Rastreia os setores de inicialização quanto

à presença de vírus no registro principal de inicialização

Arquivos –

Fornece o rastreamento de todos os tipos de arquivos

comuns (programas, imagens, áudio, arquivos de vídeo, arquivos de

banco de dados, etc.)

Arquivos de email – Rastreia arquivos especiais que contêm

mensagens de email

Arquivos compactados –

Fornece o rastreamento de arquivos

compactados em arquivos mortos (.rar, .zip, .arj, .tar, etc.)

Arquivos compactados de extração automática – Rastreia arquivos

contidos em arquivos compactados de extração automática, mas que

normalmente possuem a extensão .exe

Empacotadores em tempo de execução – os empacotadores

em tempo de execução (diferentemente dos tipos de arquivos

de compactação padrão) descompactam na memória, além dos

empacotadores estáticos padrão (UPX, yoda, ASPack, FGS, etc.).

4.1.6.2 Opções

Na seção Opções, o usuário pode selecionar os métodos a serem usados

ao rastrear o sistema em busca de ameaças. As seguintes opções estão

disponíveis:

Assinaturas

– As assinaturas podem detectar e identificar ameaças pelo

nome, com exatidão e confiabilidade, usando as assinaturas de vírus.

Heurística – A heurística é um algoritmo que analisa a atividade

(maliciosa) de programas. A principal vantagem da detecção heurística

é a capacidade de detectar novos softwares maliciosos, que não

existiam antes ou não estavam incluídos na lista de vírus conhecidos

(banco de dados de assinatura de vírus).

Heurística avançada –

A heurística avançada é formada por um

algoritmo heurístico exclusivo, desenvolvido pela ESET e otimizado

para a detecção de vírus e cavalos de Troia de computador escritos em

linguagens de programação de alto nível. Devido à heurística avançada,

a inteligência de detecção do programa é significativamente maior.

Adware/Spyware/Riskware– Essa categoria inclui software que

coleta várias informações sensíveis sobre usuários sem conhecimento

ou consentimento dos mesmos. E inclui, ainda, software que exibe

material de propaganda.

Aplicativos potencialmente inseguros – Aplicativos potencialmente

inseguros é a classificação usada para software comercial legítimo.

Inclui programas como ferramentas de acesso remoto, motivo pelo

qual essa opção, por padrão, é desativada.

20

Aplicativos potencialmente indesejados – Aplicativos potencialmente

indesejados não são necessariamente maliciosos, mas podem afetar

o desempenho do seu computador de maneira negativa. Tais aplicativos

geralmente exigem consentimento para a instalação. Se eles estiverem

presentes em seu computador, o seu sistema se comportará de forma

diferente (em comparação ao estado antes da instalação). As alterações

mais significativas são janelas pop-up indesejadas, ativação e execução

de processos ocultos, aumento do uso de recursos do sistema,

modificações nos resultados de pesquisa e aplicativos se comunicando

com servidores remotos.

Aviso:

No modo Padrão, o arquivo compactado inteiro será excluído somente

se todos os arquivos do arquivo compactado estiverem infectados. Se

o arquivo compactado contiver arquivos legítimos, ele não será excluído.

Se um arquivo compactado infectado for detectado no modo Limpeza

rígida, o arquivo compactado inteiro será excluído, mesmo se houver

arquivos limpos.

4.1.6.4 Extensões