Vodič za korisnike

Microsoft® Windows® 7 / Vista / XP / 2000 / 2003 / 2008

Copyright © 2009 by ESET, spol. s r. o.

ESET Smart Security 4 je razvio ESET, spol. s r.o.

Za više informacija posetite lokaciju www.eset.com.

Sva prava zadržana. Nijedan deo ove dokumentacije ne sme

se reprodukovati, skladištiti usistemima za preuzimanje

niti prenositi ubilo kom obliku ili bilo kojim sredstvima,

elektronski, mehanički, fotokopiranjem, snimanjem,

skeniranjem ili drugačije, bez pisane dozvole autora.

ESET, spol. s r.o. zadržava pravo da promeni bilo koji opisani

aplikativni softver bez prethodnog obaveštenja.

Korisnički servis: http://www.eset-adria.com/podrska.aspx

REV.20091218-021

Sadržaj

1. ESET Smart Security 4 .............................4

1.1 Novine ......................................................................... 4

1.2 Sistemski zahtevi .......................................................... 5

2. Instalacija .............................................6

2.1 Tipična instalacija ......................................................... 6

2.2 Prilagođena instalacija .................................................. 7

2.3 Korišćenje originalnih postavki ....................................... 9

2.4 Unos korisničkog imena ilozinke ....................................9

2.5 Skeniranje računara na zahtev ....................................... 9

3. Vodič za početnike ............................... 10

3.1 Uvod udizajn korisničkog interfejsa– režimi ...................10

3.1.1 Provera rada sistema ............................................ 10

3.1.2 Radnje koje treba izvršiti ako program

ne funkcioniše ispravno ........................................ 10

3.2 Podešavanje ažuriranja ..................................................11

3.3 Podešavanje pouzdane zone...........................................11

3.4 Podešavanje proxy servera ............................................ 12

3.5 Zaštita postavki ........................................................... 12

4. Rad sa programom ESET Smart Security ...13

4.1 Zaštita od virusa ispajvera ............................................ 13

4.1.1 Zaštita sistema datoteka urealnom vremenu .........13

4.1.1.1 Podešavanje kontrole ............................................13

4.1.1.1.1 Medijum za skeniranje ..........................................13

4.1.1.1.2 Skeniranje pri (skeniranje pokrenuto događajem) .....13

4.1.1.1.3 Više opcija skeniranja ............................................13

4.1.1.2 Nivoi čišćenja ........................................................13

4.1.1.3 Kada treba izmeniti konfiguraciju zaštite

u realnom vremenu ..............................................14

4.1.1.4 Provera zaštite urealnom vremenu .......................14

4.1.1.5 Radnje koje treba izvršiti ako zaštita

u realnom vremenu ne funkcioniše ........................14

4.1.2 Zaštita klijenta e-pošte ..........................................14

4.1.2.1 Provera POP3 protokola ........................................14

4.1.2.1.1 Kompatibilnost .....................................................15

4.1.2.2 Integracija sa klijentima e-pošte ............................15

4.1.2.2.1 Dodavanje poruka sa oznakama telu e-poruke .......15

4.1.2.3 Uklanjanje infiltracija ............................................15

4.1.3 Zaštita pristupa Vebu ............................................16

4.1.3.1 HTTP, HTTPs .........................................................16

4.1.3.1.1 Upravljanje adresama ...........................................16

4.1.3.1.2 Veb pregledači ......................................................16

4.1.4 Skeniranje računara na zahtev ............................... 17

4.1.4.1 Tip skeniranja .......................................................17

4.1.4.1.1 Smart skeniranje ..................................................17

4.1.4.1.2 Prilagođeno skeniranje .......................................... 17

4.1.4.2 Ciljevi skeniranja ...................................................17

4.1.4.3 Scan profiles .........................................................18

4.1.5 Filtriranje protokola ..............................................18

4.1.5.1 SSL .......................................................................18

4.1.5.1.1 Pouzdani certifikati ...............................................18

4.1.5.1.2 Izuzeti certifikati ...................................................18

4.1.6 Podešavanje parametara ThreatSense mašine ........18

4.1.6.1 Podešavanje objekata ...........................................19

4.1.6.2 Opcije ..................................................................19

4.1.6.3 Čišćenje ................................................................19

4.1.6.4 Oznake tipa datoteka .......................................... 20

4.1.6.5 Ograničenja.........................................................20

4.1.6.6 Ostalo ................................................................. 20

4.1.7 Otkrivena je infiltracija .......................................... 21

4.2 Lični zaštitni zid ........................................................... 21

4.2.1 Režimi filtriranja ..................................................21

4.2.2 Blokiraj sav mrežni saobraćaj: prekini

vezu sa mrežom ................................................... 22

4.2.3 Onemogući filtriranje: dozvoli sav saobraćaj .......... 22

4.2.4 Konfigurisanje ikorišćenje pravila ......................... 22

4.2.4.1 Kreiranje novih pravila .......................................... 22

4.2.4.2 Uređivanje pravila ................................................ 23

4.2.5 Konfigurisanje zona ............................................. 23

4.2.6 Uspostavljanje veze– otkrivanje ........................... 23

4.2.7 Evidentiranje ....................................................... 24

4.3 Zaštita od bezvredne pošte ...........................................24

4.3.1 Zaštita od bezvredne pošte koja sama uči .............. 24

4.3.1.1 Dodavanje adresa na belu listu icrnu listu ............. 24

4.3.1.2 Označavanje poruka kao bezvredne pošte ............. 24

4.4 Ažuriranje programa ....................................................24

4.4.1 Podešavanje ažuriranja ........................................ 25

4.4.1.1 Profili za ažuriranje .............................................. 25

4.4.1.2 Napredno podešavanje ažuriranja ......................... 25

4.4.1.2.1 Režim ažuriranja .................................................. 25

4.4.1.2.2 Proxy server ......................................................... 26

4.4.1.2.3 Povezivanje sa LAN-om ........................................ 26

4.4.1.2.4 Kreiranje kopija ispravki– mirror ........................... 27

4.4.1.2.4.1 Ažuriranje iz mirrora ............................................ 27

4.4.1.2.4.2 Rešavanje problema sa ažuriranjem

iz mirrora ............................................................ 28

4.4.2 Kreiranje zadataka ažuriranja ............................... 28

4.5 Planer ........................................................................ 28

4.5.1 Svrha planiranja zadataka .................................... 29

4.5.2 Kreiranje novih zadataka ...................................... 29

4.6 Karantin ..................................................................... 29

4.6.1 Postavljanje datoteka ukarantin ..........................30

4.6.2 Vraćanje uprethodno stanje iz karantina .............. 30

4.6.3 Prosleđivanje datoteke iz karantina ......................30

4.7 Datoteke evidencije..................................................... 30

4.7.1 Održavanje evidencija ...........................................31

4.8 Korisnički interfejs ....................................................... 31

4.8.1 Upozorenja iobaveštenja ..................................... 32

4.9 ThreatSense.Net ..........................................................32

4.9.1 Sumnjive datoteke ............................................... 32

4.9.2 Statistika ............................................................. 33

4.9.3 Prosleđivanje ....................................................... 33

4.10 Daljinska administracija ...............................................33

4.11 Licence........................................................................34

5. Napredni korisnik ................................. 35

5.2 Uvoz iizvoz postavki ....................................................35

5.2.1 Uvoz postavki ...................................................... 35

5.2.2 Izvoz postavki ...................................................... 35

5.3 Komandna linija ...........................................................35

5.4 ESET SysInspector ........................................................36

5.4.1 Korisnički interfejs iupotreba aplikacije ................. 36

5.4.1.1 Programske kontrole ............................................36

5.4.1.2 Navigacija ualatki ESET SysInspector .................... 37

5.4.1.3 Uporedi ............................................................... 37

5.4.1.4 SysInspector kao deo programa

ESET Smart Security 4 .......................................... 38

5.5 ESET SysRescue ...........................................................38

5.5.1 Minimalni zahtevi ................................................ 38

5.5.2 Kreiranje CD-a za oporavak ...................................38

5.5.2.1 Fascikle ...............................................................39

5.5.2.2 ESET Antivirus......................................................39

5.5.2.3 Više opcija ...........................................................39

5.5.2.4 USB uređaj sa kojeg se može pokrenuti računar ..... 39

5.5.2.5 Narezivanje .........................................................39

5.5.3 Rad sa alatkom ESET SysRescue ........................... 39

5.5.3.1 Upotreba alatke ESET SysRescue .......................... 39

6. Rečnik ................................................40

6.1 Tipovi infiltracija ......................................................... 40

6.1.1 Virusi ..................................................................40

6.1.2 Crvi .....................................................................40

6.1.3 Trojanski konji .....................................................40

6.1.4 Rutkiti .................................................................40

6.1.5 Adver ..................................................................40

6.1.6 Spajver .................................................................41

6.1.7 Potencijalno nebezbedne aplikacije ........................41

6.1.8 Potencijalno neželjene aplikacije ............................41

6.2 Vrste daljinskih napada.................................................41

6.2.1 DoS napadi ...........................................................41

6.2.2 DNS trovanje ........................................................41

6.2.3 Napadi crva ..........................................................41

6.2.4 Skeniranje portova................................................41

6.2.5 Desinhronizacija TCP-a ..........................................41

6.2.6 SMB Relay ........................................................... 42

6.2.7 ICMP napadi ........................................................ 42

6.3 E-pošta .......................................................................42

6.3.1 Reklame .............................................................. 42

6.3.2 Prevare ................................................................ 42

6.3.3 Phishing ..............................................................42

6.3.4 Prepoznavanje prevara putem bezvredne pošte ..... 43

6.3.4.1 Pravila ................................................................. 43

6.3.4.2 Bajesov filter........................................................43

6.3.4.3 Bela lista ............................................................. 43

6.3.4.4 Crna lista ............................................................. 43

6.3.4.5 Kontrola na serveru .............................................. 43

1. ESET Smart Security 4

ESET Smart Security 4 je prvi predstavnik novog pristupa istinski

integrisanoj bezbednosti računara. On koristi brzinu ipreciznost

programa ESET NOD32 Antivirus, koju garantuje najnovija verzija

ThreatSense® mašine za skeniranje, ukombinaciji sa prilagođenim

ličnim zaštitnim zidom imodulima za zaštitu od bezvredne pošte.

Rezultat toga je inteligentni sistem koji neprestano pazi na napade

izlonamerni softver koji ugrožavaj vaš računar.

ESET Smart Security nije glomazni konglomerat raznih proizvoda

ujednom paketu što nude drugi prodavci. On je rezultat dugoročnog

napora da se udruži maksimalna zaštita sa minimalnom oblašću

sistema Napredne tehnologije, zasnovane na veštačkoj inteligenciji,

mogu proaktivno eliminisati infiltraciju virusa, spajvera, trojanskih

konja, crva, advera, rutkita iostalih napada sa Interneta bez

ugrožavanja performansi sistema ili ometanja računara.

1.1 Novine

Dugogodišnje programersko iskustvo naših stručnjaka ispoljilo se

potpuno novom arhitekturom programa ESET Smart Security koja

garantuje maksimalno otkrivanje uz minimalne sistemske zahteve.

Snažno bezbednosno rešenje sadrži module sa nekoliko naprednih

opcija. Sledeća lista pruža kratak pregled ovih modula.

• Antivirus iantispajver

Ovaj modul je zasnovan na ThreatSense® mašini za skeniranje koja

je prvi put upotrebljena unagrađivanom NOD 32 Antivirus sistemu.

ThreatSense® je optimizovan ipoboljšan novom ESET Smart Security

arhitekturom.

Funkcija Opis

• Lični zaštitni zid

Lični zaštitni zidovi nadgledaju sav saobraćaj između zaštićenog

računara idrugih računara na mreži. ESET lični zaštitni zid sadrži

napredne funkcije navedene ispod.

Funkcija Opis

Skeniranje mrežne

komunikacije niskog

sloja

Podrška za IPv6 ESET lični zaštitni zid prikazuje IPv6 adrese

Nadgledanje izvršnih

datoteka

Skeniranje datoteke

integrisano

uHTTP(s) iPOP3(s)

Sistem za otkrivanje

upada

Skeniranje mrežne komunikacije na sloju

povezivanja podataka omogućava ESET

ličnom zaštitnom zidu da savlada različite

napade koje inače ne bi bilo moguće otkriti.

iomogućava korisnicima da kreiraju pravila

za njih.

Nadgledanje se menja uizvršnim datotekama

da bi savladalo zarazu. Moguće je dozvoliti

izmenu datoteke potpisanih aplikacija.

Skeniranje datoteke integrisano uHTTP(s)

iPOP3(s) protokole aplikacije. Korisnici su

zaštićeni prilikom pregledanja Interneta ili

preuzimanja e-pošte.

Mogućnost prepoznavanja karaktera mrežne

komunikacije iraznih tipova mrežnih napada

sa opcijama za automatsku zabranu takve

komunikacije.

Poboljšano čišćenje Antivirusni sistem sada inteligentno čisti

ibriše većinu otkrivenih infiltracija bez

potrebe za intervencijom korisnika.

Režim pozadinskog

skeniranja

Manje datoteke

ispravki

Zaštita popularnih

klijenata e-pošte

Ostala manja

poboljšanja

Skeniranje računara se može pokrenuti

upozadini, ada se pri tom ne uspore

performanse.

Osnovni procesi optimizacije zadržavaju

manju veličinu datoteka ispravki nego uverziji

2.7. Takođe je poboljšana zaštita datoteka

ispravki od oštećenja.

Sada je moguće skenirati dolaznu e-poštu

ne samo uprogramu Microsoft Outlook,

već iuprogramima Outlook Express,

Windows pošta, Windows Live Mail iMozilla

Thunderbird.

– Direktan pristup sistemima datoteka za

veliku brzinu ipropusnu moć.

– Blokiranje pristupa zaraženim datotekama

– Optimizacija za Windows centar za

bezbednost, uključujući operativni sistem

Vista.

Interaktivni režim,

režim zasnovan

napolisama, režim

učenja, automatski

režimi automatski

režim sa izuzecima

Zamenjuje Windows

zaštitni zid

Korisnici mogu izabrati da li će se radnje

ličnog zaštitnog zida automatski izvršiti

ili žele interaktivno da podese pravila.

Komunikacijom urežimu zasnovanom

na polisama upravlja se uskladu sa

pravilima koje je unapred definisao korisnik

ili administrator mreže. Režim učenja

automatski kreira ičuva pravila ipogodan

jeza početnu konfiguraciju zaštitnog zida.

Zamenjuje integrisani Windows zaštitni

zid iuinterakciji je sa Windows centrom

za bezbednost uvezi sa nadgledanjem

bezbednosnog statusa. Instalacija programa

ESET Smart Security podrazumevano

isključuje Windows zaštitni zid.

4

• Zaštita od bezvredne pošte

1.2 Sistemski zahtevi

ESET zaštita od bezvredne pošte filtrira neželjenu e-poštu itako

povećava bezbednost iugodnost elektronske komunikacije.

Funkcija Opis

Ocenjivanje dolazne

pošte

Svim dolaznim porukama dodeljuje se ocena

urasponu od 0 (poruka nije bezvredna

pošta) do 100 (poruka jeste bezvredna pošta)

iuskladu sa tim poruke se prenose ufasciklu

„Neželjena pošta“ ili uprilagođenu fasciklu

koju je kreirao korisnik. Moguće je paralelno

skeniranje dolazne e-pošte.

Podržava različite

tehnike skeniranja

– Bajesova analiza.

– Skeniranje zasnovano na pravilima.

– Provera opšte baze podataka otisaka.

Potpuna integracija

sa klijentima e-pošte

Zaštita od bezvredne pošte dostupna je

korisnicima programa Microsoft Outlook,

Outlook Express, Windows pošta, Windows

Live Pošta iMozilla Thunderbird.

Dostupan je ručni

izbor bezvredne pošte

Opcija za ručni izbor ili opoziv izbora e-pošte

kao bezvredne.

Za besprekorno funkcionisanje programa ESET Smart Security iESET

Smart Security Business Edition, sistem bi trebalo da ispunjava sledeće

hardverske isoftverske zahteve:

ESET Smart Security:

Windows 2000, XP 400 MHz 32-bitni / 64-bitni (x86 / x64)

128 MB RAM-a sistemske memorije

130 MB dostupnog prostora

Super VGA (800 × 600)

Windows 7, Vista 1 GHz 32-bitni / 64-bitni (x86 / x64)

512 MB RAM-a sistemske memorije

130 MB dostupnog prostora

Super VGA (800 × 600)

ESET Smart Security Business Edition:

Windows 2000,

2000 Server, XP,

2003Server

400 MHz 32-bitni / 64-bitni (x86 / x64)

128 MB RAM-a sistemske memorije

130 MB dostupnog prostora

Super VGA (800 × 600)

Windows 7, Vista,

Windows Server

2008

1 GHz 32-bitni / 64-bitni (x86 / x64)

512 MB RAM-a sistemske memorije

130 MB dostupnog prostora

Super VGA (800 × 600)

• Ostalo

Funkcija Opis

ESET SysRescue ESET SysRescue omogućava korisniku da

kreira CD/DVD/USB sa kojeg se može pokrenuti

računar ikoji sadrži ESET Smart Security

koji može da radi nezavisno od operativnog

sistema. Najpogodniji je kao pomoć sistemu

dase otarasi infiltracija koje se teško uklanjaju.

ESET SysInspector ESET SysInspector, aplikacija koja detaljno

ispituje računar, sada je integrisana direktno

uprogram ESET Smart Security. Ako se

obratite usluzi korisničkog servisa putem

opcija „Pomoć ipodrška> Zahtev za podršku

korisničkog servisa (preporučuje se)“,

možete odabrati da uključite snimak statusa

aplikacije ESET SysInspector sa računara.

Zaštita dokumenata Zaštita dokumenata služi za skeniranje

Microsoft Oce dokumenata pre nego što se

otvore, kao idatoteka koje Internet Explorer

automatski preuzima, na primer Microsoft

ActiveX elementi.

Samoodbrana Nova tehnologija samoodbrane štiti

komponente programa ESET Smart Security

od pokušaja deaktivacije.

Korisnički interfejs Korisnički interfejs sada može da radi

urežimu koji nije grafički ikoji omogućava

kontrolu programa ESET Smart Security

putem tastature.

Povećana kompatibilnost sa aplikacijama

za čitanje sa ekrana omogućava osobama

sa oštećenim vidom da efikasnije kontrolišu

program.

5

2. Instalacija

Nakon kupovine, možete preuzeti instalacioni program za ESET Smart

Security sa Veb lokacije preduzeća ESET. On dolazi uvidu awn ess_

nt**_***.msi (ESET Smart Security) ili essbe_nt**_***.msi (ESET Smart

Security Business Edition) paketa. Pokrenite instalacioni program

ičarobnjak za instalaciju će vas voditi kroz osnovno podešavanje.

Dostupna su dva tipa instalacije sa različitim nivoima detalja

podešavanja:

1. Tipična instalacija

2. Prilagođena instalacija

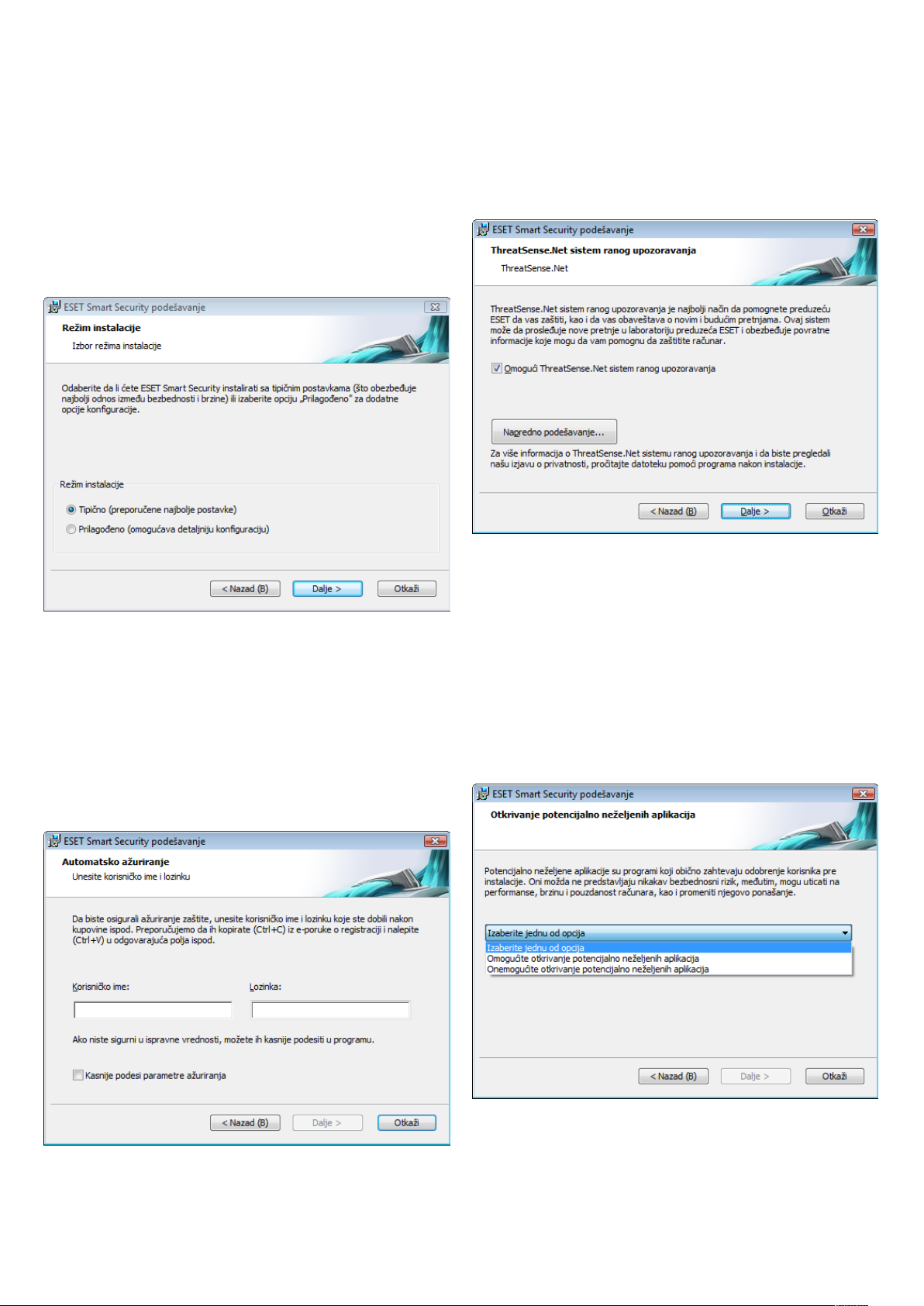

Sledeći korak ukonfiguraciji jeste ThreatSense.Net sistem ranog

upozoravanja. ThreatSense.Net sistem ranog upozoravanja pomaže

da se osigura da se ESET trenutno ineprekidno obaveštava o novim

infiltracijama kako bi brzo zaštitio svoje klijente. Sistem omogućava

prosleđivanje novih pretnji uESET laboratoriju za pretnje gde se one

analiziraju, obrađuju idodaju ubazu virusnih definicija.

Izbor upolju za potvrdu Omogući ThreatSense.Net sistem ranog

upozoravanja podrazumevano je potvrđen što će aktivirati ovu

funkciju. Kliknite na dugme Napredno podešavanje... da biste

izmenili detaljne postavke za prosleđivanje sumnjivih datoteka.

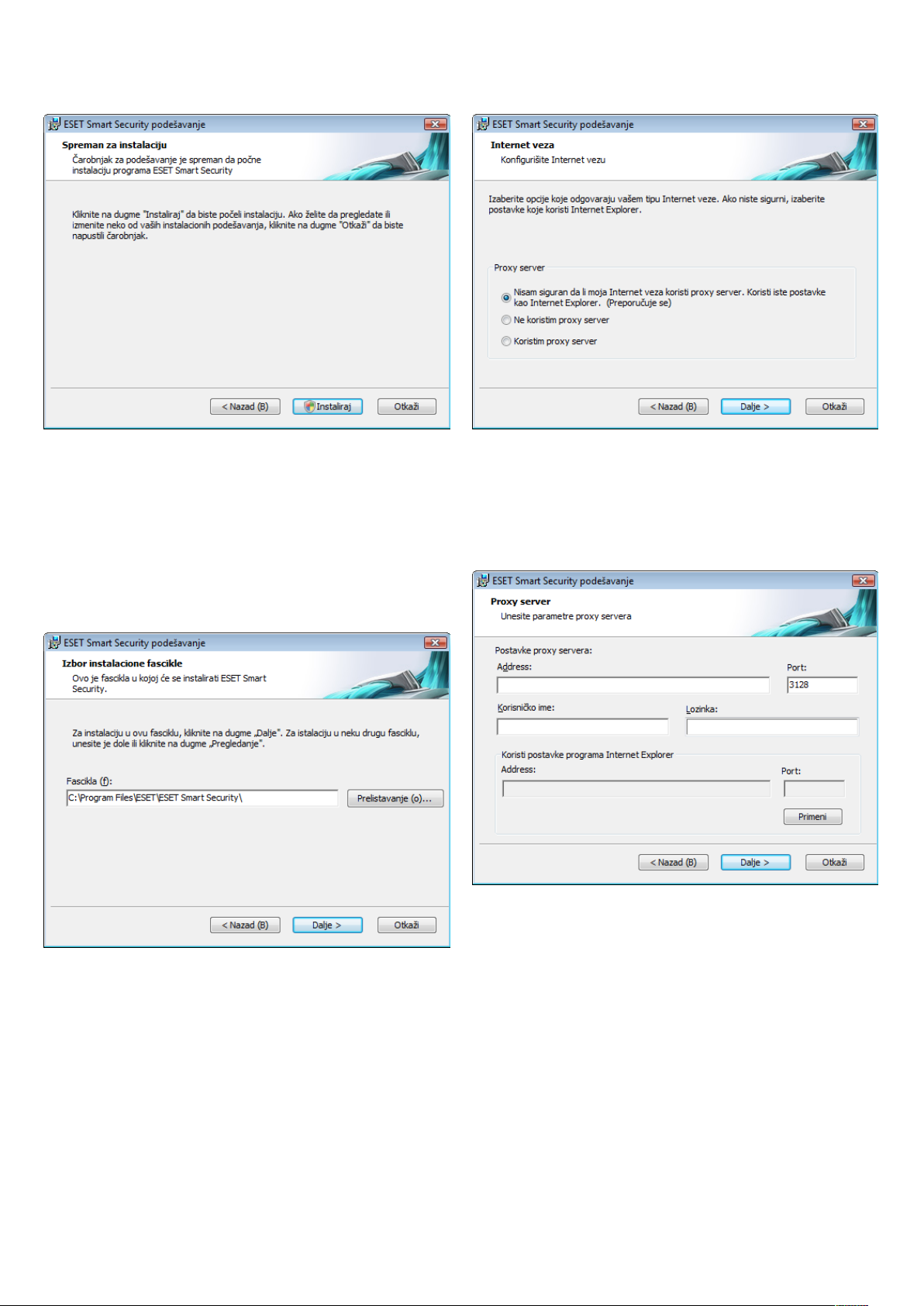

2.1 Tipična instalacija

Tipična instalacija pruža opcije konfiguracije koje su prikladne za

većinu korisnika. Postavke obezbeđuju odličnu bezbednost udruženu

sa jednostavnom upotrebom ivisokim performansama sistema.

Tipična instalacija predstavlja podrazumevanu opciju ipreporučuje

seako nemate posebne zahteve za određene postavke.

Kada izaberete režim instalacije ikliknete na dugme Dalje, od vas

će biti zatraženo da unesete korisničko ime ilozinku za automatsko

ažuriranje programa. Ovo igra važnu ulogu uobezbeđivanju stalne

zaštite sistema.

Sledeći korak uprocesu instalacije jeste konfigurisanje otkrivanja

potencijalno neželjenih aplikacija. Potencijalno neželjene aplikacije

nisu nužno zlonamerne, ali često negativno utiču na ponašanje

operativnog sistema.

Ove aplikacije su često povezane sa drugim programima iteško ih

je primetiti tokom procesa instalacije. Iako ove aplikacije obično

prikazuju obaveštenje tokom instalacije, lako mogu biti instalirane

bez vašeg pristanka.

U odgovarajuća polja unesite korisničko ime ilozinku, to jest podatke

za potvrdu identiteta koje ste dobili nakon kupovine ili registracije

proizvoda. Ako trenutno nemate dostupno korisničko ime ili lozinku,

podaci za potvrdu identiteta mogu se uneti kasnije iz korisničkog

interfejsa.

6

Izaberite opciju Omogući otkrivanje potencijalno neželjenih

aplikacija da biste dozvolili programu ESET Smart Security da otkriva

ovaj tip pretnji (preporučuje se).

Završni korak urežimu tipične instalacije jeste potvrda instalacije

klikom na dugme Instaliraj.

2.2 Prilagođena instalacija

Prilagođena instalacija je dizajnirana za korisnike koji imaju iskustva

sa preciznim podešavanjem programa ikoji žele da izmene napredne

postavke tokom instalacije.

Kada izaberete režim instalacije ikliknete na dugme Dalje, od vas će

biti zatraženo da izaberete odredišnu lokaciju za instalaciju. Program

se podrazumevano instalira na lokaciji C:\Program Files\ESET\ESET

Smart Security\. Kliknite na dugme Potraži... da biste promenili

lokaciju (ne preporučuje se).

Ako koristite proxy server, on mora biti pravilno konfigurisan da bi

ispravke virusnih definicija ispravno funkcionisale. Ako ne znate

da li za povezivanje sa Internetom koristite proxy server, zadržite

podrazumevanu postavku Nisam siguran da li moja Internet veza

koristi proxy server. Koristi iste postavke kao Internet Explorer

(preporučuje se) ikliknite na dugme Dalje. Ukoliko ne koristite proxy

server, izaberite opciju Ne koristim proxy server.

Posle toga unesite korisničko ime ilozinku Ovaj korak je isti kao kod

tipične instalacije (pogledajte odeljak 2.1 „Tipična instalacija“).

Kada unesete korisničko ime ilozinku, kliknite na dugme Dalje da

biste prešli na konfigurisanje Internet veze.

Da biste konfigurisali postavke proxy servera, izaberite opciju Koristim

proxy server ikliknite na dugme Dalje. U polje Adresa unesite IP adresu

ili URL proxy servera. U polju Port navedite port na kojem proxy server

prihvata veze (podrazumevano 3128). Ukoliko proxy server zahteva

potvrdu identiteta, unesite važeće korisničko ime ilozinku da bi vam

bio odobren pristup proxy serveru. Ako želite, postavke proxy servera

možete kopirati iiz programa Internet Explorer. Da biste to uradili,

kliknite na dugme Primeni ipotvrdite izbor.

7

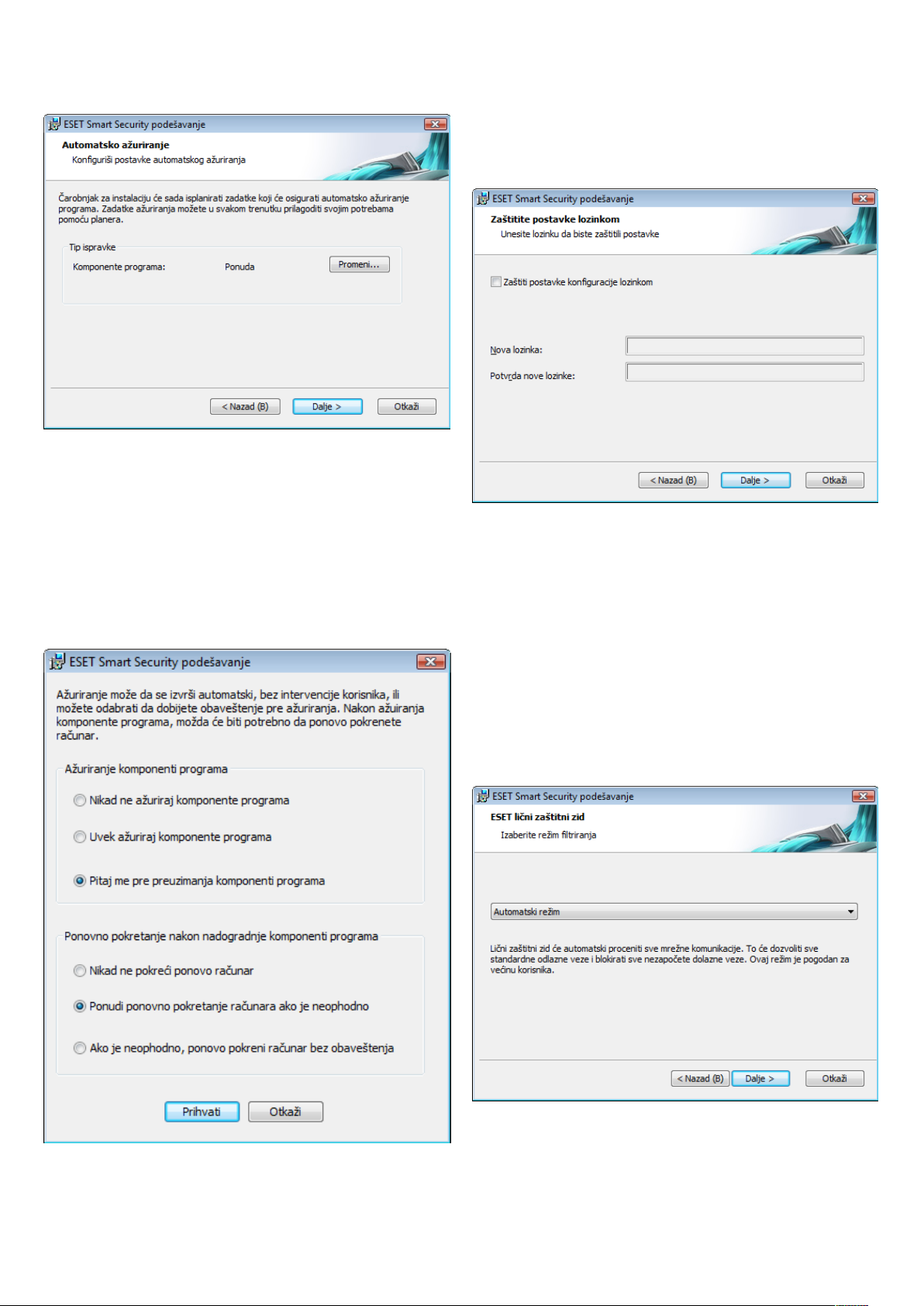

Kliknite na dugme Dalje da biste prešli na konfigurisanje postavki

automatskog ažuriranja. Ovaj korak vam omogućava da odredite

način na koji će se na vašem sistemu upravljati automatskim

ažuriranjem komponenti programa. Kliknite na dugme Promeni...

dabiste pristupili naprednim postavkama.

Ako ne želite da se komponente programa ažuriraju, izaberite opciju

Nikada ne ažuriraj komponente programa. Izaberite opciju Pitaj

pre preuzimanja komponenti programa da bi se pre preuzimanja

komponenti programa prikazivao prozor za potvrdu. Da biste

automatski preuzimali nadogradnje komponenti programa, izaberite

opciju Uvek ažuriraj komponente programa.

Sledeći prozor instalacije predstavlja opciju za postavljanje lozinke radi

zaštite postavki programa. Potvrdite izbor upolju za potvrdu Zaštiti

postavke konfiguracije lozinkom iodaberite lozinku koju ćete uneti

upolja Nova lozinka iPotvrdite novu lozinku.

Sledeća dva koraka instalacije, ThreatSense.Net sistem ranog

upozoravanja iOtkrivanje potencijalno neželjenih aplikacija, isti su

kao kod tipične instalacije (pogledajte odeljak 2.1 „Tipična instalacija“).

Završni korak prilagođene instalacije jeste izbor režima filtriranja

ličnog zaštitnog zida. Dostupno je pet režima:

• Automatski režim

• Automatski režim sa izuzecima (korisnički definisana pravila)

• Interaktivni režim

• Režim učenja

• Režim zasnovan na polisama

NAPOMENA: obično je nakon ažuriranja komponenti programa

potrebno ponovo pokrenuti sistem. Preporučuje se da izaberete opciju

Ponovo pokreni računar ako je neophodno bez obaveštenja .

8

Automatski režim– preporučuje se za većinu korisnika. Omogućene

su sve standardne odlazne veze (automatski se analiziraju pomoću

unapred definisanih postavki), aneželjene dolazne veze se automatski

blokiraju.

Automatski režim sa izuzecima (korisnički definisana pravila)–

pored pravila iz automatskog režima, ovaj režim vam omogućava da

dodate prilagođena pravila.

Interaktivni režim– ovaj režim je pogodan za napredne korisnike.

Komunikacijama upravljaju korisnički definisana pravila. Ako za

komunikaciju nije definisano nijedno pravilo, ESET Smart Security

traži od vas da dozvolite ili zabranite komunikaciju.

Režim zasnovan na polisama– procenjuje komunikacije na osnovu

unapred definisanih pravila koja je kreirao administrator. Ako nije

dostupno nijedno pravilo, veza se automatski blokira bez poruke

upozorenja. Preporučuje se da režim zasnovan na polisama izaberete

samo ako ste administrator koji namerava da konfiguriše mrežnu

komunikaciju.

Režim učenja– automatski kreira ičuva pravila. Ne zahteva se

interakcija korisnika zato što ESET Smart Security pravila čuva uskladu

sa unapred definisanim parametrima. Režim učenja je pogodan za

početnu konfiguraciju ličnog zaštitnog zida itrebalo bi da se koristi

samo dok se ne kreiraju sva pravila za potrebnu komunikaciju.

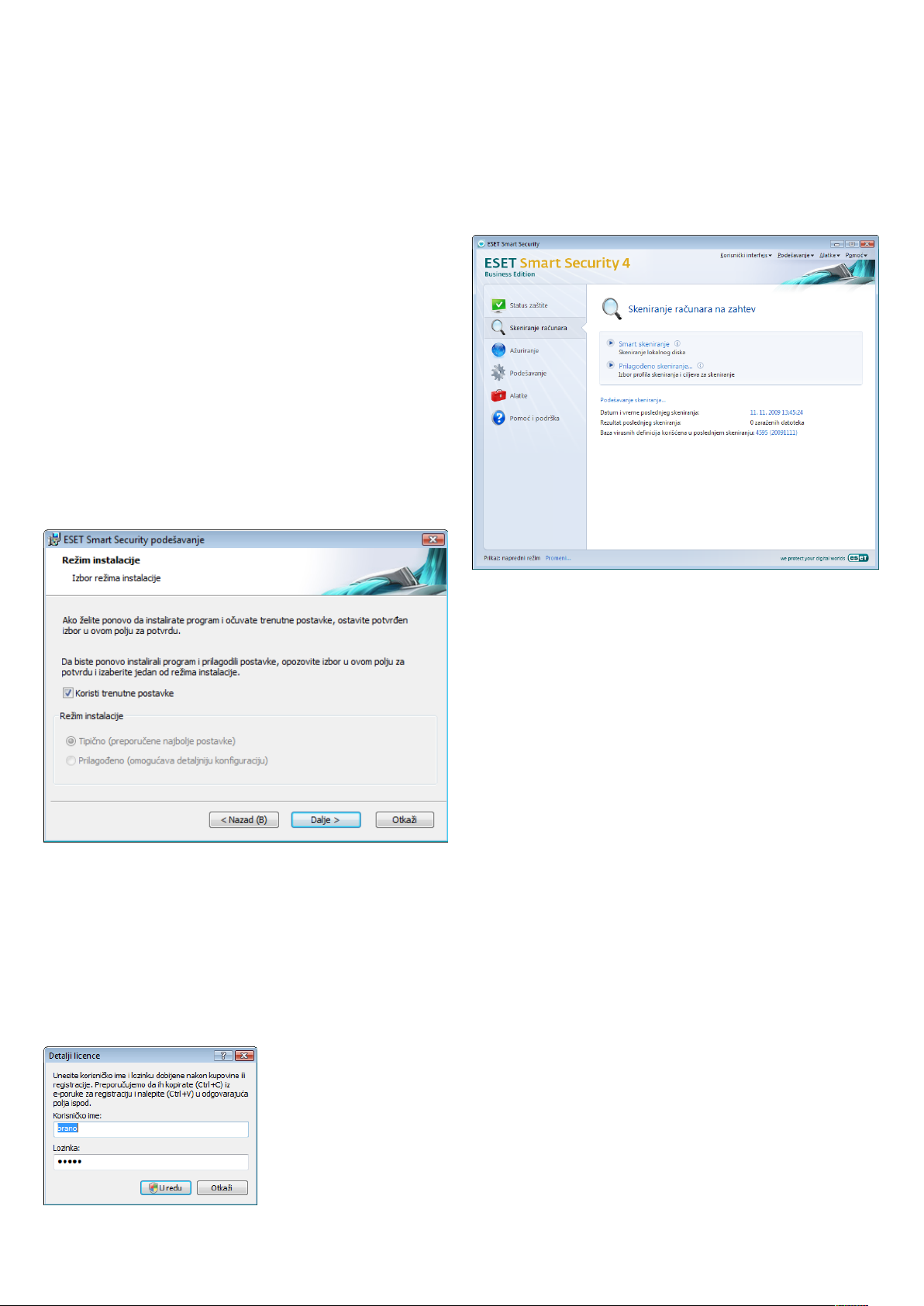

U prozoru Spremno za instalaciju kliknite na dugme Instaliraj da

biste dovršili instalaciju.

2.3 Korišćenje originalnih postavki

Ako ponovo instalirate ESET Smart Security, biće prikazana opcija

Koristi trenutne postavke. Izaberite ovu opciju da biste parametre

podešavanja preneli iz originalne instalacije unovu.

2.5 Skeniranje računara na zahtev

Kada instalirate ESET Smart Security, trebalo bi da se izvrši skeniranje

računara upotrazi za zlonamernim kodom. U glavnom prozoru

programa izaberite stavku Skeniranje računara, azatim izaberite

stavku Smart skeniranje. Više informacija o skeniranju računara na

zahtev potražite uodeljku 4.1.4 „Skeniranje računara na zahtev“.

2.4 Unos korisničkog imena ilozinke

Da biste postigli optimalnu funkcionalnost, važno je da se program

automatski ažurira. To je moguće samo ako se upodešavanje

ažuriranja unesu ispravno korisničko ime ilozinka.

Ako korisničko ime ilozinku niste uneli tokom instalacije, sada

ih možete uneti. U glavnom prozoru programa izaberite stavku

Ažuriranje, azatim izaberite stavku Podešavanje korisničkog

imena ilozinke.... Unesite podatke o licenci koje ste dobili sa ESET

bezbednosnim proizvodom uprozor Detalji o licenci.

9

3. Vodič za početnike

Ovo poglavlje pruža početni pregled programa ESET Smart Security

injegovih osnovnih postavki.

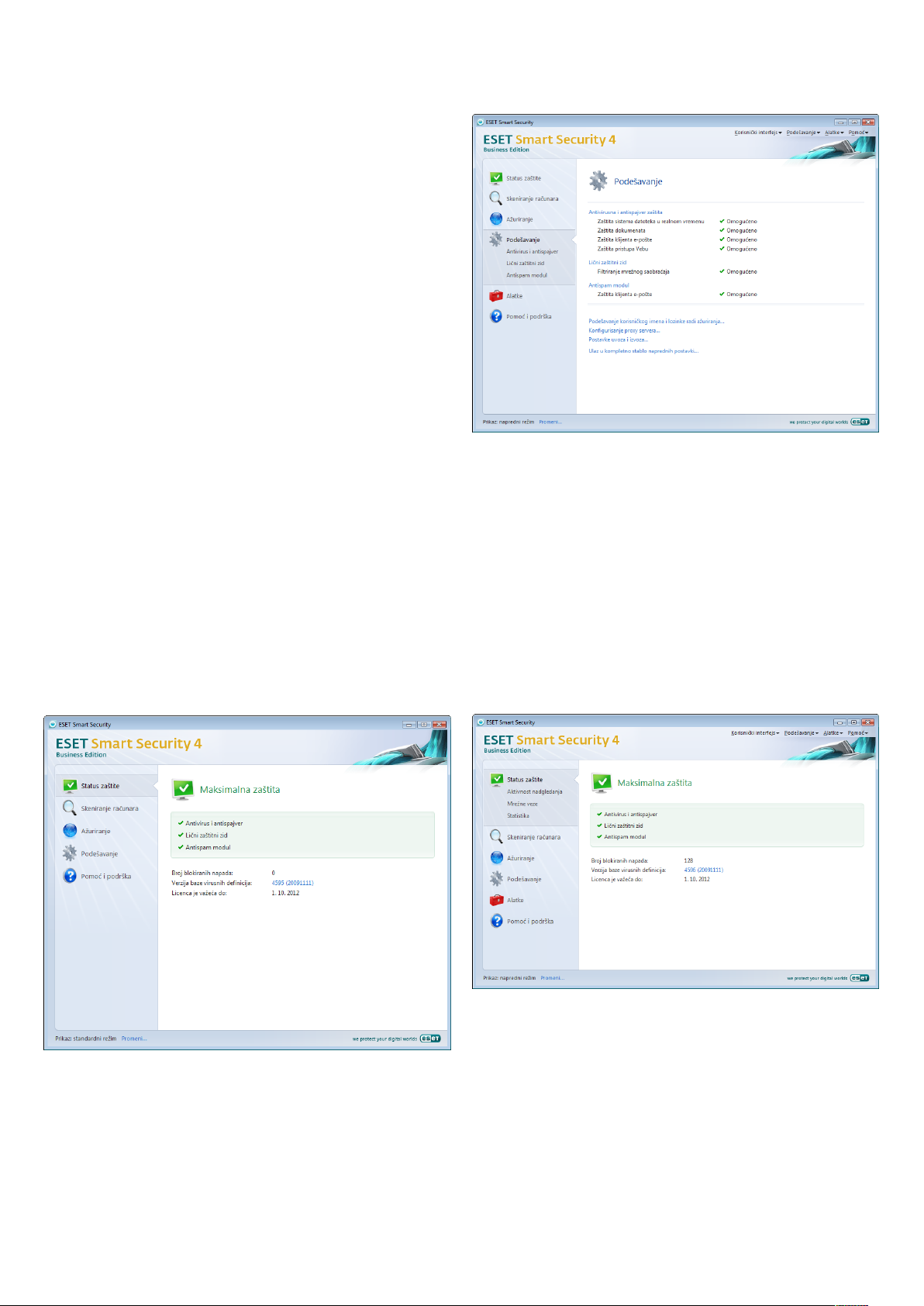

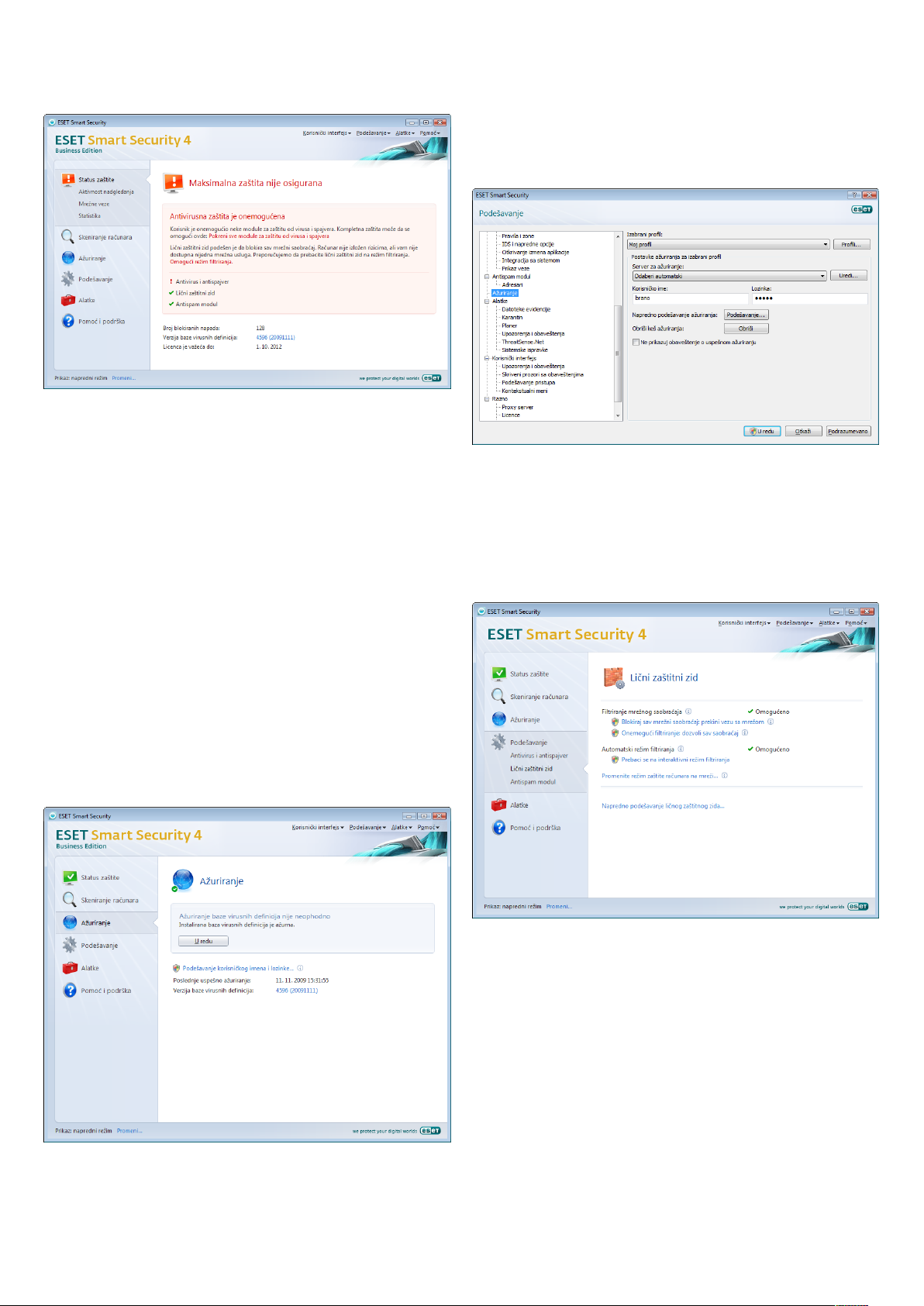

3.1 Uvod udizajn korisničkog interfejsa– režimi

Glavni prozor programa ESET Smart Security podeljen je na dva

osnovna odeljka. Osnovni prozor sa desne strane prikazuje informacije

koje odgovaraju opciji izabranoj uglavnom meniju sa leve strane.

Sledi opis opcija koje se nalaze uokviru glavnog menija:

Status zaštite– pruža informacije o statusu zaštite programa

ESET Smart Security. Ako je aktiviran napredni režim, prikazaće se

podmeniji „Aktivnost nadgledanja“, „Mrežne veze“ i„Statistika“.

Skeniranje računara– ova opcija vam omogućava da konfigurišete

ipokrenete skeniranje računara na zahtev.

Ažuriranje– prikazuje informacije o ispravkama baze virusnih

definicija.

Podešavanje– izaberite ovu opciju da biste prilagodili nivo

bezbednosti računara. Ako je aktiviran napredni režim, prikazaće

se podmeniji „Antivirus iantispajver“, „Lični zaštitni zid“ i„Modul za

zaštitu od bezvredne pošte“.

Alatke– obezbeđuje pristup datotekama evidencije, karantinu, planeru

ialatki SysInspector. Ova opcija se prikazuje samo unaprednom režimu.

Pomoć ipodrška– obezbeđuje pristup datotekama pomoći, ESET bazi

znanja, Veb lokaciji preduzeća ESET ivezama za otvaranje zahteva za

podršku korisničkog servisa.

Kada se prebacite unapredni režim, uglavni meni se dodaje opcija

Alatke. Opcija „Alatke“ vam omogućava da pristupite podmenijima

zadatoteke evidencija, karantin, planer iSysInspector.

NAPOMENA: sva preostala uputstva iz ovog vodiča odnose se na

napredni režim.

3.1.1 Provera rada sistema

Korisnički interfejs programa ESET Smart Security korisnicima

omogućava da se prebacuju između standardnog inaprednog režima.

Da biste se prebacili iz jednog režima udrugi, udonjem levom uglu

glavnog prozora programa kliknite na vezu Promeni... ili na tastaturi

pritisnite kombinaciju tastera CTRL + M.

Da biste prikazali status zaštite, uglavnom meniju izaberite prvu

stavku. Rezime statusa o radu programa ESET Smart Security

prikazaće se uosnovnom prozoru ipojaviće se podmeni sa tri stavke:

Aktivnost nadgledanja, Mrežne veze iStatistika. Izaberite neku od

njih da biste prikazali detaljnije informacije o sistemu.

Standardni režim obezbeđuje pristup funkcijama koje su potrebne za

uobičajeni rad. On ne prikazuje nikakve napredne opcije.

10

3.1.2 Radnje koje treba izvršiti ako program ne funkcioniše

ispravno

Ako su moduli za zaštitu omogućeni irade ispravno, pored njihovih

imena biće prikazana zelena oznaka potvrde. Ako ne funkcionišu

ispravno, prikazaće se crveni znak uzvika ili narandžasta ikona

obaveštenja, adodatne informacije o modulu sa predloženim

rešenjem će se pojaviti ugornjem delu prozora. Da biste promenili

status pojedinačnih modula, uglavnom meniju izaberite stavku

Podešavanje ikliknite na željeni modul.

Ako problem ne možete rešiti pomoću predloženih rešenja, izaberite

stavku Pomoć ipodrška da biste pristupili datotekama pomoći ili

pretražili bazu znanja. Ako vam je idalje potrebna pomoć, možete

proslediti zahtev za podršku ESET korisničkog servisa. ESET korisnički

servis će brzo odgovoriti na vaša pitanja ipomoći vam da pronađete

rešenje.

3.2 Podešavanje ažuriranja

bi da bude izabrana stavka Biraj automatski. Da biste konfigurisali

napredne opcije ažuriranja, kao što je režim ažuriranja, pristup proxy

serveru, LAN veze ikreiranje kopija virusnih definicija (ESET Smart

Security Business Edition), kliknite na dugme Podešavanje....

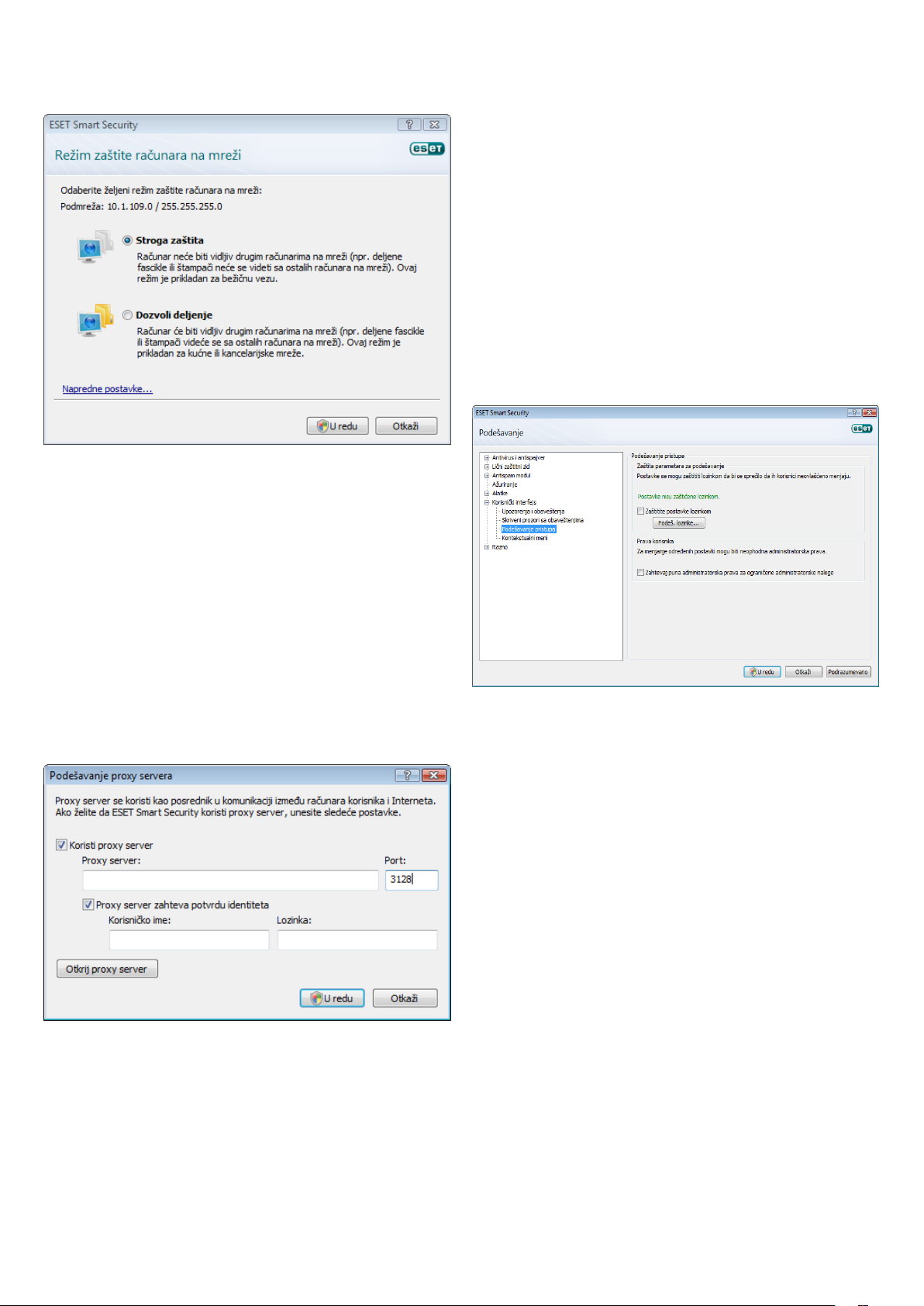

3.3 Podešavanje pouzdane zone

Konfiguracija pouzdane zone neophodna je da bi se vaš računar zaštitio

umrežnom okruženju. Kada konfigurišete pouzdanu zonu, možete da

dozvolite drugim korisnicima da pristupaju vašem računaru kako biste

omogućili deljenje. Izaberite stavke Podešavanje> Lični zaštitni zid>

Promenite režim zaštite računara na mreži.... Prikazaće se prozor koji

vam omogućava da odaberete željeni režim zaštite računara na mreži.

Ažuriranje baze virusnih definicija iažuriranje komponenti programa

predstavljaju važan deo obezbeđivanja kompletne zaštite od

zlonamernog koda. Obratite pažnju na njihovu konfiguraciju irad.

U glavnom meniju izaberite stavku Ažuriranje, azatim uosnovnom

prozoru izaberite stavku Ažuriraj bazu virusnih definicija da biste

proverili da li postoje novije ispravke baze. Podešavanje korisničkog

imena ilozinke... prikazuje dijalog ukoji treba da unesete korisničko

ime ilozinku koje ste dobili prilikom kupovine.

Ako su korisničko ime ilozinka uneti za vreme instalacije programa

ESET Smart Security, oni vam sada neće biti zatraženi.

Do otkrivanja pouzdane zone dolazi nakon instalacije programa

ESET Smart Security ipri svakom povezivanju računara sa novom

mrežom. Zbog toga obično nema potrebe da definišete pouzdanu

zonu. Podrazumevano se nakon otkrivanja nove zone prikazuje prozor

dijaloga koji vam omogućava da podesite nivo zaštite za tu zonu.

Prozor za napredno podešavanje (u glavnom meniju izaberite

stavku Podešavanje iizaberite stavku Ulaz ukompletno stablo za

napredno podešavanje... ili na tastaturi pritisnite taster F5) sadrži

dodatne opcije ažuriranja. U stablu za napredno podešavanje izaberite

stavku Ažuriranje. U padajućem meniju Server za ažuriranje: trebalo

11

Upozorenje: neispravna konfiguracija pouzdane zone može da

predstavlja bezbednosni rizik za računar.

NAPOMENA: radnim stanicama iz pouzdane zone podrazumevano

se odobrava pristup deljenim datotekama ištampačima, dolazna RPC

komunikacija je omogućena, adostupno je ideljenje udaljene radne

površine.

NAPOMENA: opcije proxy servera za različite profile ažuriranja mogu

se razlikovati. Ako je to slučaj, u prozoru za napredno podešavanje

konfigurišite različite profile ažuriranja tako što ćete u stablu za

napredno podešavanje izabrati stavku Ažuriranje.

3.5 Zaštita postavki

Postavke programa ESET Smart Security mogu biti veoma važne za

bezbednost vaše organizacije. Neovlašćene izmene mogu ugroziti

stabilnost izaštitu mreže. Da biste postavke zaštitili lozinkom,

uglavom meniju izaberite stavke Podešavanje> Ulaz ukompletno

stablo za napredno podešavanje...> Korisnički interfejs>

Podešavanje pristupa, potvrdite izbor upolju za potvrdu Zaštiti

postavke lozinkom ikliknite na dugme Postavi lozinku....

Unesite lozinku upolja Nova lozinka iPotvrdite novu lozinku

ikliknite na dugme U redu. Ova lozinka će biti potrebna za sve buduće

izmene postavki programa ESET Smart Security.

3.4 Podešavanje proxy servera

Ako za kontrolisanje Internet veza koristite proxy server, on mora

biti naveden uokviru naprednog podešavanja. Za pristup prozoru za

konfigurisanje proxy servera, pritisnite taster F5 da biste otvorili prozor

za napredno podešavanje iustablu za napredno podešavanje izaberite

stavke Razno> Proxy server. Potvrdite izbor upolju za potvrdu Koristi

proxy server, azatim popunite polja Proxy server (IP adresa) iPort. Ako

je potrebno, potvrdite izbor upolju za potvrdu Proxy server zahteva

potvrdu identiteta, azatim unesite korisničko ime ilozinku.

Ako ove informacije nisu dostupne, možete pokušati da otkrijete

postavke proxy servera automatski tako što ćete kliknuti na dugme

Otkrij proxy server.

12

4. Rad sa programom ESET Smart

Security

4.1 Zaštita od virusa ispajvera

Zaštita od virusa štiti vas od zlonamernih napada na sistem tako što

kontroliše datoteke, e-poštu iInternet komunikaciju. Ako se otkrije

pretnja sa zlonamernim kodom, antivirusni modul može da je ukloni tako

što će je prvo blokirati, azatim očistiti, izbrisati ili premestiti ukarantin.

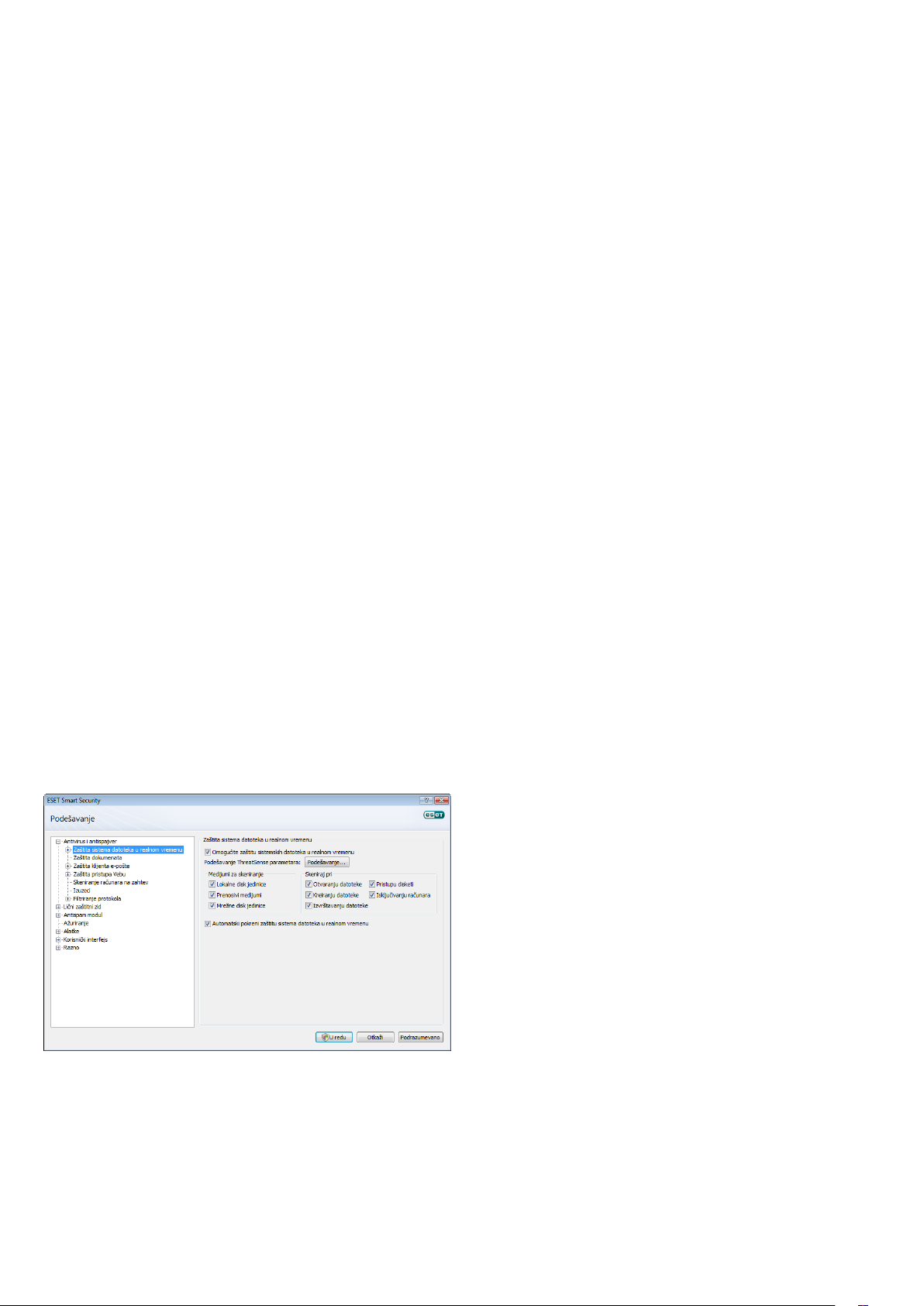

4.1.1 Zaštita sistema datoteka urealnom vremenu

Zaštita sistema datoteka urealnom vremenu kontroliše sve antivirusne

događaje usistemu. Sve datoteke se skeniraju upotrazi za zlonamernim

kodom utrenutku kada se otvore, kreiraju ili pokrenu na računaru.

Zaštita sistema datoteka urealnom vremenu se pokreće istovremeno

sasistemom.

4.1.1.1 Podešavanje kontrole

Zaštita sistema urealnom vremenu proverava sve tipove medijuma,

akontrolu pokreću različiti događaji. Zaštita sistema datoteka urealnom

vremenu koja koristi metode otkrivanje tehnologije ThreatSense (kao

što je opisano uodeljku 4.1.6 „Podešavanje parametara ThreatSense

mašine“) može da se razlikuje za novokreirane ipostojeće datoteke.

Nanove datoteke je moguće primeniti dublji nivo kontrole.

Da bi se obezbedila minimalna oblast sistema kada se koristi zaštita

urealnom vremenu, neće se ponovo skenirati već skenirane datoteke

(osim ako su izmenjene). Datoteke se ponovo skeniraju odmah nakon

svakog ažuriranja baze virusnih definicija. Ovo ponašanje se konfiguriše

pomoću Smart optimizacije. Ako je ova opcija onemogućena, sve

datoteke se skeniraju svaki put kada im se pristupi. Da biste izmenili ovu

opciju, otvorite prozor za napredno podešavanje iustablu za napredno

podešavanje izaberite stavke Antivirus iantispajver> Zaštita sistema

datoteka urealnom vremenu. Nakon toga kliknite na dugme

Podešavanje... pored stavke Podešavanje parametara ThreatSense

mašine, izaberite stavku Ostalo iizaberite ili opozovite izbor opcije

Omogući Smart optimizaciju.

Zaštita urealnom vremenu podrazumevano se pokreće zajedno

sa sistemom iobezbeđuje neprekidno skeniranje. U posebnim

slučajevima (npr. ako postoji neusaglašenost sa drugim skenerom

urealnom vremenu) zaštita urealnom vremenu može da se prekine

opozivom izbora upolju za potvrdu Automatski pokreni zaštitu

sistema datoteka urealnom vremenu.

Preporučuje se da zadržite podrazumevane postavke ida ih menjate

samo uodređenim slučajevima, na primer kada skeniranje određenih

medijuma znatno usporava prenos podataka.

4.1.1.1.2 Skeniranje pri (skeniranje pokrenuto događajem)

Podrazumevano se skeniraju sve datoteke pri otvaranju, kreiranju

ili izvršavanju. Preporučuje se da zadržite podrazumevane postavke

zato što one pružaju maksimalni nivo zaštite urealnom vremenu za

računar.

Opcija Pristup disketi obezbeđuje kontrolu sektora za pokretanje

sistema na disketi kada se pristupa ovoj disk jedinici. Opcija

Isključivanja računara obezbeđuje kontrolu sektora za pokretanje

sistema na čvrstom disku tokom isključivanja računara. Iako su virusi

koji napadaju sektor za pokretanje sistema danas retki, preporučuje se

da ostavite ove opcije omogućene zato što idalje postoji mogućnost

zaraze virusom koji napada sektor za pokretanje sistema iz

alternativnih izvora.

4.1.1.1.3 Više opcija skeniranja

Detaljnije opcije podešavanja možete pronaći uokviru stavki

Antivirus iantispajver> Zaštita sistema urealnom vremenu>

Napredno podešavanje.

Dodatni ThreatSense parametri za novokreirane iizmenjene

datoteke– verovatnoća zaraze unovokreiranim iizmenjenim

datotekama relativno je veća nego upostojećim datotekama.

Zbog toga program ove datoteke proverava uz dodatne parametre

skeniranja. Zajedno sa uobičajenim metodama skeniranja zasnovanim

na definicijama, koristi se napredna heuristika, što uvelikoj meri

poboljšava stope otkrivanja. Pored novokreiranih datoteka skeniraju

se isamoraspakujuće datoteke (.sfx) iruntime packer stavke (interno

komprimovane izvršne datoteke). Arhive se podrazumevano skeniraju

do 10. nivoa ugnežđenja iproveravaju se bez obzira na njihovu stvarnu

veličinu. Da biste izmenili postavke skeniranja arhiva, opozovite izbor

opcije Podrazumevane postavke skeniranja arhiva.

Dodatni ThreatSense parametri za izvršene datoteke– napredna

heuristika se podrazumevano ne koristi kada su datoteke izvršene.

Međutim, unekim slučajevima ćete možda želeti da omogućite

ovu opciju (tako što ćete izabrati opciju Napredna heuristika pri

izvršavanju datoteka). Imajte uvidu da napredna heuristika može

usporiti izvršavanje nekih programa zbog većih sistemskih zahteva.

4.1.1.1.1 Medijum za skeniranje

Svi tipovi medijuma podrazumevano se skeniraju upotrazi za

potencijalnim pretnjama.

Lokalne disk jedinice– kontrolišu sve sistemske čvrste diskove

Prenosivi medijumi– diskete, USB uređaji za skladištenje, itd.

Mrežni diskovi– skenira sve mapirane disk jedinice

4.1.1.2 Nivoi čišćenja

Zaštita urealnom vremenu ima tri nivoa čišćenja (za pristup uodeljku

Zaštita sistema datoteka urealnom vremenu kliknite na dugme

Podešavanje..., azatim izaberite granu Čišćenje).

• Prvi nivo prikazuje prozor sa upozorenjem sa dostupnim opcijama

za svaku pronađenu infiltraciju. Morate pojedinačno da odabere

radnju za svaku infiltraciju. Ovaj nivo namenjen je naprednijim

korisnicima koji znaju koje korake treba da preduzmu uslučaju

infiltracije.

• Podrazumevani nivo automatski bira iizvršava unapred definisanu

radnju (u zavisnosti od tipa infiltracije). Otkrivanje ibrisanje

zaražene datoteke označava se informativnom porukom koja

se nalazi udonjem desnom uglu ekrana. Međutim, automatska

radnja se ne izvršava ako se infiltracija nalazi uokviru arhive koja

sadrži ičiste datoteke ine izvršava se nad objektima za koje ne

postoji unapred definisana radnja.

• Treći nivo je „najagresivniji“– čiste se svi zaraženi objekti. Kako ovaj

nivo potencijalno može da dovede do gubitka ispravnih datoteka,

preporučujemo da ga koristite samo uodređenim situacijama.

13

Ako zaštita urealnom vremenu ne otkriva ine čisti infiltracije

4.1.1.3 Kada treba izmeniti konfiguraciju zaštite urealnom

vremenu

Zaštita urealnom vremenu predstavlja najvažniju komponentu

održavanja bezbednog sistema. Zbog toga budite pažljivi kada menjate

njene parametre. Preporučuje se da njene parametre menjate samo

uposebnim slučajevima. Na primer, ako postoji neusaglašenost sa

određenom aplikacijom ili skenerom urealnom vremenu nekog drugog

antivirusnog programa.

Nakon instalacije programa ESET Smart Security, sve postavke su

optimizovane tako da obezbede maksimalni nivo bezbednosti sistema za

korisnike. Da biste vratili podrazumevane postavke, udonjem desnom

uglu prozora Zaštita sistema datoteka urealnom vremenu kliknite na

dugme Podrazumevano (prozor za napredno podešavanje> Antivirus

iantispajver> Zaštita sistema urealnom vremenu).

4.1.1.4 Provera zaštite urealnom vremenu

Da biste proverili da li zaštita urealnom vremenu funkcioniše iotkriva

viruse, koristite probnu datoteku sa adrese eicar.com. Ova probna

datoteka je posebna bezopasna datoteka koju otkrivaju svi antivirusni

programi. Datoteku je kreiralo preduzeće EICAR (Evropski institut

za računarska antivirusna istraživanja) za testiranje funkcionalnosti

antivirusnih programa. Datoteka eicar.com dostupna je za preuzimanje

sa adrese http://www.eicar.org/download/eicar.com

NAPOMENA: pre izvršavanja provere zaštite urealnom vremenu,

neophodno je onemogućiti zaštitni zid. Ukoliko je on omogućen, otkriće

datoteku isprečiti preuzimanje probnih datoteka.

4.1.1.5 Radnje koje treba izvršiti ako zaštita urealnom

vremenu ne funkcioniše

U sledećem poglavlju opisujemo problematične situacije do kojih može

doći pri upotrebi zaštite urealnom vremenu inačine za njihovo rešavanje.

Zaštita urealnom vremenu je onemogućena

Ako je korisnik slučajno onemogućio zaštitu urealnom vremenu,

potrebno ju je ponovo aktivirati. Da biste ponovo aktivirali zaštitu

urealnom vremenu, izaberite stavke Podešavanje> Antivirus

iantispajver iuglavnom prozoru programa, uodeljku Zaštita

sistema datoteka urealnom vremenu kliknite na dugme Omogući.

Uverite se da na računaru nije instaliran nijedan drugi antivirusni

program. Ako su istovremeno omogućena dva štita za zaštitu urealnom

vremenu, oni mogu biti neusaglašeni jedan sa drugim. Preporučujemo

da deinstalirate sve druge antivirusne programe sa sistema.

Zaštita urealnom vremenu se ne pokreće

Ako se zaštita urealnom vremenu ne pokrene zajedno sa sistemom

(a opcija Automatski pokreni zaštitu sistema datoteka urealnom

vremenu je omogućena), do toga je možda došlo zbog neusaglašenosti

sa drugim programima. U ovom slučaju obratite se stručnjacima

korisničkog servisa preduzeća ESET.

4.1.2 Zaštita klijenta e-pošte

Zaštita e-pošte obezbeđuje kontrolu nad komunikacijom putem e-pošte

primljenom preko POP3 protokola. Pomoću programskog dodatka

za Microsoft Outlook, ESET Smart Security obezbeđuje kontrolu nad

kompletnom komunikacijom iz klijenta e-pošte (POP3, MAPI, IMAP,

HTTP). Prilikom ispitivanja dolaznih poruka, program koristi sve

napredne metode skeniranja koje obezbeđuje ThreatSense mašina za

skeniranje. To znači da se otkrivanje zlonamernih programa izvršava čak

ipre upoređivanja sa bazom virusnih definicija. Skeniranje komunikacije

POP3 protokola je nezavisno od klijenta e-pošte koji se koristi.

4.1.2.1 Provera POP3 protokola

POP3 protokol je najrašireniji protokol koji se koristi za prijem

komunikacije e-poštom uaplikaciji klijenta e-pošte. ESET Smart

Security obezbeđuje zaštitu ovog protokola bez obzira na klijent

e-pošte koji se koristi.

Modul za zaštitu koji obezbeđuje ovu kontrolu automatski se

pokreće zajedno sa sistemom, azatim se aktivira umemoriji. Da bi

modul ispravno funkcionisao, uverite se da je omogućen. Provera

POP3 protokola se izvršava automatski bez potrebe za ponovnom

konfiguracijom klijenta e-pošte. Podrazumevano se skenira kompletna

komunikacija na portu 110, ali se po potrebi mogu dodati idrugi portovi

za komunikaciju. Brojevi portova moraju da se razdvoje zarezom.

Šifrovana komunikacija se ne kontroliše.

Ako se zaštita urealnom vremenu ne pokrene zajedno sa sistemom,

do toga je verovatno došlo zbog toga što je opozvan izbor upolju

za potvrdu Automatsko pokretanje zaštite sistema datoteka

urealnom vremenu. Da biste omogućili ovu opciju, otvorite prozor

za napredno podešavanje (F5) iustablu za napredno podešavanje

izaberite stavku Zaštita sistema datoteka urealnom vremenu.

Uverite se da je na dnu prozora, uodeljku Napredno podešavanje

potvrđen izbor upolju za potvrdu Automatsko pokretanje zaštite

sistema datoteka urealnom vremenu.

14

4.1.2.1.1 Kompatibilnost

U određenim programima za e-poštu može doći do problema sa

POP3 filtriranjem (npr. ako primate poruke preko spore Internet veze,

provera može dovesti do isteka vremenskog ograničenja). U ovom

slučaju pokušajte da izmenite način izvršavanja kontrole. Smanjivanje

nivoa kontrole može ubrzati proces čišćenja. Da biste prilagodili nivo

kontrole POP3 filtriranja, ustablu za napredno podešavanje izaberite

stavke Antivirus iantispajver> Zaštita e-pošte> POP3, POP3s>

Kompatibilnost.

Ako je omogućena opcija Maksimalna efikasnost, infiltracije se

uklanjaju iz zaraženih poruka, ainformacije o infiltraciji umeću se ispred

originalne teme e-poruke (moraju biti aktivirane opcije Izbriši ili Očisti ili

mora biti omogućen nivo čišćenja Striktno ili Podrazumevano).

uompletno stablo za napredno podešavanje…> Razno> Integracija

klijenta e-pošte. Integracija klijenta e-pošte vam omogućava da

aktivirate integraciju sa podržanim klijentima e-pošte. Trenutno su

podržani sledeći klijenti e-pošte: Microsoft Outlook, Outlook Express,

Windows pošta, Windows Live Pošta iMozilla Thunderbird.

Izaberite opciju Onemogući proveru nakon promene sadržaja

prijemnog poštanskog sandučeta ako se sistem usporava pri radu

sa klijentom e-pošte. Do takve situacije može doći pri preuzimanju

e-pošte iz Kerio Outlook Connector skladišta.

Zaštita e-pošte se aktivira izborom stavki Podešavanje> Ulaz

ukompletno stablo za napredno podešavanje…> Antivirus

iantispajver> Zaštita klijenta e-pošte ipotvrđivanjem izbora upolju

za potvrdu Omogući zaštitu klijenta e-pošte.

Srednja kompatibilnost menja način na koji se poruke primaju. Poruke

se postepeno šalju klijentu e-pošte– kada se prenese poslednji deo

poruke, ona će biti skenirana upotrazi za infiltracijama. Međutim, sa

ovim nivoom kontrole rizik od zaraza je veći. Nivo čišćenja iupravljanje

porukama sa oznakama (upozorenja koja se dodaju ured za temu itelo

e-poruka) identični su kao upostavci maksimalne efikasnosti.

Uz nivo Maksimalna kompatibilnost prikazuje se prozor sa

upozorenjem koji prijavljuje prijem zaražene poruke. Nikakve

informacije o zaraženim datotekama se ne dodaju ured za temu

ni utelo e-poruke isporučenih poruka, ainfiltracije se ne uklanjaju

automatski– infiltracije morate da brišete iz klijenta e-pošte.

4.1.2.2 Integracija sa klijentima e-pošte

Integracija programa ESET Smart Security sa klijentima e-pošte

povećava nivo aktivne zaštite od zlonamernog koda ue-porukama. Ako

je vaš klijent e-pošte podržan, ova integracija može biti omogućena

uprogramu ESET Smart Security. Ako se integracija aktivira, ESET Smart

Security traka sa alatkama za zaštitu od bezvredne pošte umeće se

direktno uklijent e-pošte što omogućava efikasniju zaštitu e-pošte.

Postavke integracije su dostupne uokviru stavki Podešavanje> Ulaz

4.1.2.2.1 Dodavanje poruka sa oznakama telu e-poruke

Svaka e-poruka koju skenira ESET Smart Security može biti označena

dodavanjem poruke sa oznakom utemu ili telo e-poruke. Ova funkcija

povećava nivo verodostojnosti za primaoca, aako se otkrije infiltracija,

obezbeđuje dragocene informacije o nivou pretnje e-poruke ili

pošiljaoca.

Opcije za ove funkcionalnosti dostupne su uokviru stavki prozor na

napredno podešavanje> Antivirus iantispajver> Zaštita klijenta

e-pošte. U mogućnosti ste da izaberete opciju Dodaj poruke sa

oznakama primljenoj ipročitanoj e-pošti, kao iopciju Dodaj poruke

sa oznakama uposlatu e-poštu. Takođe možete odlučiti da li će se

poruke sa oznakama dodavati svim skeniranim e-porukama, samo

zaraženim e-porukama ili se uopšte neće dodavati.

ESET Smart Security vam omogućava ida poruke dodajete uoriginalnu

temu zaraženih poruka. Da biste omogućili dodavanje utemu, izaberite

opcije Dodaj napomenu utemu primljene ipročitane zaražene

e-pošte iDodaj napomenu utemu poslate zaražene e-pošte.

Sadržaj obaveštenja može se izmeniti upolju Predložak koji je

dodat temi zaražene e-pošte. Gorenavedene izmene mogu pomoći

uautomatizovanju procesa filtriranja zaražene e-pošte, zato što vam

to omogućava da e-poštu sa određenom temom (ako to podržava vaš

klijent e-pošte) filtrirate uzasebnu fasciklu.

4.1.2.3 Uklanjanje infiltracija

Ako primite zaraženu e-poruku, prikazaće se prozor sa upozorenjem.

Prozor sa upozorenjem prikazuje ime pošiljaoca, e-poruku iime

infiltracije. U donjem delu prozora dostupne su opcije Očisti, Izbriši

iliNapusti za otkriveni objekat. U skoro svim slučajevima preporučuje

se da izaberete opciju Očisti ili Izbriši. U određenim slučajevima

izaberite opciju Napusti ako želite da primite zaraženu datoteku.

Ako je omogućena opcija Striktno čišćenje, prikazaće se prozor sa

informacijama bez dostupnih opcija za zaražene objekte.

15

4.1.3 Zaštita pristupa Vebu

4.1.3.1.1 Upravljanje adresama

Mogućnost povezivanja sa Internetom je standardna funkcija na ličnom

računaru. Nažalost, ona takođe može postati glavni medijum za prenos

zlonamernog koda. Zbog toga je važno da pažljivo razmotrite zaštitu

pristupa Vebu. Preporučuje se da izbor upolju za potvrdu Omogući

zaštitu pristupa Vebu bude potvrđen. Ova opcija se nalazi uokviru

stavki Napredno podešavanje (F5)> Antivirus iantispajver> Zaštita

pristupa Vebu.

4.1.3.1 HTTP, HTTPs

Zaštita pristupa Vebu funkcioniše tako što nadgleda komunikaciju

između Internet pregledača iudaljenih servera iusaglašena je sa

pravilima za HTTP (Hypertext Transfer Protocol) iHTTPs (šifrovana

komunikacija). ESET Smart Security je podrazumevano konfigurisan

da koristi standarde većine Internet pregledača. Međutim, opcije

podešavanja HTTP skenera mogu se izmeniti uokviru stavki Napredno

podešavanje (F5)> Antivirus iantispajver> Zaštita pristupa Vebu>

HTTP, HTTPs. U glavnom prozoru za filtriranje HTTP-a možete da

potvrdite ili opozovete izbor upolju za potvrdu Omogući proveru

HTTP-a. Takođe možete da definišete brojeve portova koji se koriste

za HTTP komunikaciju. Podrazumevano su unapred definisani brojevi

portova 80, 8080 i3128. Proveru HTTPs-a je moguće izvršiti usledećim

režimima:

Nemoj koristiti proveru HTTPs protokola– šifrovana komunikacija

se neće proveravati

Ovaj odeljak vam omogućava da navedete HTTP adrese koje će biti

blokirane, dozvoljene ili izuzete iz provere. Dugmad Dodaj, Uredi,

Ukloni iIzvezi koriste se za upravljanje listama adresa. Veb lokacije

na listi blokiranih adresa neće biti pristupačne. Veb lokacijama na listi

izuzetih adresa pristupa se bez skeniranja upotrazi za zlonamernim

kodom. Ako potvrdite izbor upolju za potvrdu Dozvoli pristup samo

HTTP adresama sa liste dozvoljenih adresa, moći ćete da pristupite

samo adresama koje se nalaze na listi dozvoljenih adresa, asve druge

HTTP adrese će biti blokirane.

Na svim listama se mogu koristiti specijalni simboli * (zvezdica) i?

(znak pitanja). Zvezdica zamenjuje bilo koju nisku znakova, aznak

pitanja označava zamene za bilo koji simbol. Posebno oprezno treba

postupati pri navođenju izuzetih adresa, zato što bi lista trebalo da

sadrži samo pouzdane ibezbedne adrese. Slično tome, neophodno

je da se simboli * i? na listi koriste ispravno. Da biste aktivirali listu,

izaberite opciju Lista je aktivna. Ako želite da dobijete obaveštenje

pri unosu adrese sa trenutne liste, potvrdite izbor upolju za potvrdu

Obavesti me kod primene adrese sa liste.

4.1.3.1.2 Veb pregledači

ESET Smart Security sadrži ifunkciju Veb pregledača koja vam

omogućava da definišete da li je data aplikacija pregledač. Ako je

aplikacija označena kao pregledač, kompletna komunikacija iz te

aplikacije se nadgleda bez obzira na brojeve portova koji se koriste.

Koristi proveru HTTPs protokola za izabrane portove– provera

HTTPs-a vrši se samo za portove koji su definisani upolju Portovi koje

koristi HTTPs protokol

Koristi proveru HTTPS protokola za aplikacije označene kao

Internet pregledači koje koriste izabrane portove– proveravaće se

samo aplikacije koje su navedene uodeljku za pregledače ikoje koriste

portove definisane upolju Portovi koje koristi HTTPs protokol.

16

Funkcija Veb pregledača nadopunjuje funkciju provere HTTP-a zato što

se provera HTTP-a izvršava samo na unapred definisanim portovima.

Međutim, mnoge Internet usluge koriste promenljive ili nepoznate brojeve

portova. Da bi se to rešilo, funkcija Veb pregledača može da uspostavi

kontrolu nad komunikacijom porta bez obzira na parametre veze.

Listi aplikacija označenih kao Veb pregledači može se pristupiti direktno

iz podmenija Veb pregledači grane HTTP. Ovaj odeljak takođe sadrži

podmeni Aktivni režim koji definiše režim provere za Internet pregledače.

Podmeni Aktivni režim je koristan zato što ucelini ispituje prenete

podatke. Ako on nije omogućen, komunikacija aplikacija se nadgleda

postepeno, ugrupama. To umanjuje efikasnost procesa provere

podataka, ali iobezbeđuje veću kompatibilnost za navedene

aplikacije. Ako ne dolazi do problema pri njegovom korišćenju,

preporučuje se da omogućite režim aktivne provere tako što ćete

potvrditi izbor upolju za potvrdu pored željene aplikacije.

4.1.4 Skeniranje računara na zahtev

Ako sumnjate da je računar zaražen (ako se on ponaša neuobičajeno),

pokrenite skeniranje računara na zahtev da biste ispitali da li na računaru

postoje infiltracije. Sa bezbednosne tačke gledišta, od suštinske važnosti

je da se skeniranja računara ne pokreću samo kada se sumnja na zarazu,

već redovno, kao deo rutinskih bezbednosnih mera. Redovno skeniranje

može otkriti infiltracije koje skener urealnom vremenu nije otkrio kada su

sačuvane na disk. Ovo može da se desi ako je skener urealnom vremenu

bio onemogućen kada je došlo do zaraze ili ako baza virusnih definicija nije

ažurna.

Preporučuje se da skeniranje računara na zahtev pokrenete najmanje

jednom mesečno. Skeniranje se može konfigurisati kao planirani

zadatak uokviru stavki Alatke> Planer.

4.1.4.1 Tip skeniranja

Dostupna su dva tipa skeniranja računara na zahtev. Smart

skeniranje brzo skenira sistem bez potrebe za dodatnom

konfiguracijom parametara skeniranja. Prilagođeno skeniranje…

vam omogućava da izaberete neki od unapred definisanih profila

skeniranja, kao ida odaberete određene ciljeve skeniranja.

4.1.4.1.1 Smart skeniranje

Smart skeniranje vam omogućava da brzo pokrenete skeniranje

računara ičišćenje zaraženih datoteka bez potrebe za intervencijom

korisnika. Njegova osnovna prednost jeste jednostavan rad bez

detaljne konfiguracije skeniranja. Smart skeniranje proverava sve

datoteke na lokalnim disk jedinicama iautomatski čisti ili briše

otkrivene infiltracije. Nivo čišćenja se automatski postavlja na

podrazumevanu vrednost. Detaljnije informacije o tipovima čišćenja

potražite uodeljku 4.1.6.3 „Čišćenje“.

4.1.4.1.2 Prilagođeno skeniranje

Prilagođeno skeniranje je najbolje rešenje ako želite da navedete

parametre skeniranja kao što su ciljevi imetodi skeniranja. Prednost

prilagođenog skeniranja jeste mogućnost detaljne konfiguracije

parametara. Konfiguracije je moguće sačuvati ukorisnički definisanim

profilima skeniranja što može biti korisno ako se ponavlja skeniranje

sa istim parametrima.

Da biste izabrali ciljeve skeniranja, izaberite stavke Skeniranje

računara> Prilagođeno skeniranje iupadajućem meniju Ciljevi

skeniranja izaberite opciju ili ustrukturi stabla izaberite određene

ciljeve. Cilj skeniranja se takođe može preciznije navesti unosom putanje

do fascikle ili datoteka koje želite da uključite. Ako ste zainteresovani

samo za skeniranje sistema bez dodatnih radnji čišćenja, izaberite opciju

Skeniranje bez čišćenja. Pored toga, možete da odaberete neki od tri

nivoa čišćenja izborom stavki Podešavanje...> Čišćenje.

Izvršavanje skeniranja računara urežimu prilagođenog skeniranja

odgovara naprednim korisnicima koji imaju prethodnog iskustva

uupotrebi antivirusnih programa.

4.1.4.2 Ciljevi skeniranja

Padajući meni „Ciljevi skeniranja“ omogućava vam da izaberete datoteke,

fascikle iuređaje (diskove) koji će biti skenirani upotrazi za virusima.

Prema postavkama profila– bira ciljeve postavljene uizabranom

profilu skeniranja

Prenosivi medijumi– bira diskete, USB uređaje za skladištenje,CD/DVD

Lokalne disk jedinice– bira sve sistemske čvrste diskove

Mrežni diskovi– bira sve mapirane disk jedinice

Bez izbora– otkazuje sve izbore

17

4.1.4.3 Scan profiles

Željene parametre skeniranja možete sačuvati za buduće skeniranje.

Preporučuje se da za svako skeniranje koje redovno koristite kreirate

drugi profil (sa različitim ciljevima skeniranja, metodima skeniranja

idrugim parametrima).

Da biste kreirali novi profil, otvorite prozor za napredno podešavanje

(F5) iizaberite stavke Skeniranje računara na zahtev> Profili... Prozor

Profili konfiguracije sadrži padajući meni sa postojećim profilima

skeniranja iopciju za kreiranje novog profila. Da biste lakše kreirali

profil skeniranja koji odgovara vašim potrebama, pogledajte odeljak

4.1.6 „Podešavanje parametara ThreatSense mašine” sa opisom svih

parametara podešavanja skeniranja.

pristupite serveru sa nepoznatim certifikatom koji je označen kao

pouzdan (dodat je na listu pouzdanih certifikata), komunikacija sa

serverom se dozvoljava, asadržaj kanala za komunikaciju se filtrira.

Pitaj me o neposećenim lokacijama (moguće je postaviti izuzetke)–

ako unesete novu lokaciju zaštićenu SSL-om (sa nepoznatim

certifikatom), prikazuje se dijalog za izbor radnje. Ovaj režim vam

omogućava da kreirate listu SSL certifikata koji će biti izuzeti iz skeniranja.

Ne skeniraj SSL protokol– ako je izabrana ova opcija, program neće

skenirati komunikaciju preko SSL-a.

Ako certifikat nije moguće proveriti pomoću skladišta pouzdanih vrhovnih

autoriteta za certifikaciju (filtriranje protokola> SSL> Certifikati):

Primer: Pretpostavimo da želite da kreirate vlastiti profil skeniranja.

Konfiguracija Smart skeniranja vam delimično odgovara, ali ne želite

da skenirate runtime packer stavke ili potencijalno nebezbedne

aplikacije, atakođe želite da primenite opciju Striktno čišćenje.

Uprozoru Profili konfiguracije kliknite na dugme Dodaj.... U polje

Ime profila unesite ime novog profila, au padajućem meniju Kopiraj

postavke iz profila: izaberite stavku Smart skeniranje. Zatim

prilagodite ostale parametre tako da ispunjavaju vaše zahteve.

4.1.5 Filtriranje protokola

Antivirusnu zaštitu za protokole aplikacija POP3 iHTTP obezbeđuje

ThreatSense mašina za skeniranje koja neprimetno integriše sve

napredne tehnike skeniranja malvera. Kontrola funkcioniše automatski

bez obzira na Internet pregledač ili klijent e-pošte koji se koristi. Za

filtriranje protokola dostupne su sledeće opcije (ako je izabrana opcija

Omogući filtriranje sadržaja protokola aplikacija):

HTTP iPOP3 portovi– ograničava skeniranje komunikacije na poznate

HTTP iPOP3 portove.

Aplikacije označene kao Internet pregledači iklijenti e-pošte–

omogućite ovu opciju da biste filtrirali samo komunikaciju aplikacija

označenih kao pregledači (Zaštita pristupa Vebu> HTTP, HTTPS>

Veb pregledači) iklijenti e-pošte (Zaštita klijenta e-pošte> POP3,

POP3s> Klijenti e-pošte).

Portovi iaplikacije označene kao Internet pregledači ili klijenti

e-pošte– postojanje malvera se proverava uportovima ipregledačima

NAPOMENA: počevši od operativnog sistema Windows Vista servisni

paket 1 isistema Windows Server 2008 koristi se novi metod filtriranja

komunikacije. Zbog toga nije dostupan odeljak „Filtriranje protokola“.

4.1.5.1 SSL

ESET Smart Security vam omogućava da proverite protokole kapsulirane

uSSL protokolu. U mogućnosti ste da koristite razne režime skeniranja

za komunikaciju zaštićenu SSL-om koja koristi pouzdane certifikate,

nepoznate certifikate ili certifikate koji su izuzeti iz provere komunikacije

zaštićene SSL-om.

Uvek skeniraj SSL protokol– izaberite ovu opciju da biste skenirali

kompletnu komunikaciju zaštićenu SSL-om isključujući komunikaciju

koja je zaštićena certifikatima izuzetim iz provere. Ako se uspostavi

nova komunikacija koja koristi nepoznati potpisani certifikat, bićete

obavešteni o tome, akomunikacija će automatski biti filtrirana. Kada

Pitaj o valjanosti certifikata– zahteva od vas da izaberete radnju

koja će se preduzeti.

Blokiraj komunikaciju koja koristi certifikat– prekida vezu sa

lokacijom koja koristi certifikat.

Ako je certifikat nevažeći ili oštećen (filtriranje protokola> SSL>

Certifikati):

Pitaj o valjanosti certifikata– zahteva od vas da izaberete radnju

koja će se preduzeti.

Blokiraj komunikaciju koja koristi certifikat– prekida vezu sa

lokacijom koja koristi certifikat.

4.1.5.1.1 Pouzdani certifikati

Pored skladišta pouzdanih vrhovnih autoriteta za certifikaciju gde

ESET Smart Security skladišti pouzdane certifikate, možete kreirati

prilagođenu listu pouzdanih certifikata koju je moguće prikazati

uokviru stavki Napredno podešavanje (F5)> Filtriranje protokola>

SSL> Certifikati> Pouzdani certifikati.

4.1.5.1.2 Izuzeti certifikati

Odeljak „Izuzeti certifikati“ sadrži certifikate koji se smatraju bezbednima.

Program neće proveravati sadržaj šifrovane komunikacije koja koristi

certifikate sa ove liste. Preporučuje se da instalirate samo one Veb

certifikate čija bezbednost je zagarantovana iza koje nije potrebno

filtriranje sadržaja.

4.1.6 Podešavanje parametara ThreatSense mašine

ThreatSense je ime tehnologije koja se sastoji od složenih metoda za

otkrivanje pretnji. Ova tehnologija je proaktivna, što znači da obezbeđuje

zaštitu iuranim periodima širenja novih pretnji. Ona koristi kombinaciju

nekoliko metoda (analizu koda, emulaciju koda, generičke definicije,

definicije virusa) koje zajedno znatno poboljšavaju bezbednost sistema.

Mašina za skeniranje može istovremeno da kontroliše nekoliko tokova

podataka, što uvećava efikasnost istopu otkrivanja. Tehnologija

ThreatSense takođe efikasno uklanja rutkite.

Opcije za podešavanje tehnologije ThreatSense omogućavaju vam

danavedete nekoliko parametara skeniranja:

• tipove ioznake tipa datoteka koje treba skenirati

• Kombinacije raznih metoda otkrivanja

• Nivoi čišćenja, itd.

Da biste otvorili prozor za podešavanje, kliknite na dugme

Podešavanje... koje se nalazi uprozoru za podešavanje bilo kog

modula koji koristi tehnologiju ThreatSense (pogledajte ispod).

18

Različiti bezbednosni scenariji mogu zahtevati različite konfiguracije.

Imajući to uvidu, ThreatSense je moguće pojedinačno konfigurisati za

sledeće module za zaštitu:

• Zaštita sistema datoteka urealnom vremenu

• Provera datoteka za pokretanje sistema

4.1.6.2 Opcije

U odeljku Opcije možete izabrati metode koje će se koristiti pri skeniranju

sistema upotrazi za infiltracijama. Dostupne su sledeće opcije:

Definicije– definicije mogu precizno ipouzdano da otkriju iidentifikuju

infiltracije po imenu pomoću virusnih definicija.

• Zaštita e-pošte

• Zaštita pristupa Vebu

• Skeniranje računara na zahtev

Parametri ThreatSense mašine visoko su optimizovani za svaki modul,

anjihova izmena može znatno da utiče na rad sistema. Na primer,

promena parametara tako da se runtime packer stavke uvek skeniraju

ili omogućavanje napredne heuristike umodulu za zaštitu sistema

datoteka urealnom vremenu mogu da dovedu do usporavanja sistema

(standardno se ovim metodima skeniraju samo novokreirane datoteke).

Zbog toga se preporučuje da ne menjate podrazumevane ThreatSense

parametre za sve module osim za skeniranje računara na zahtev.

4.1.6.1 Podešavanje objekata

Odeljak Objekti omogućava vam da definišete komponente idatoteke

na računaru koje će biti skenirane upotrazi za infiltracijama.

Heuristika– heuristika je algoritam koji analizira (zlonamernu) aktivnost

programa. Osnovna prednost heurističkog otkrivanja jeste mogućnost

otkrivanja novog zlonamernog softvera koji ranije nije postojao ili nije bio

uključen ulistu poznatih virusa (baza virusnih definicija).

Napredna heuristika– napredna heuristika se sastoji od jedinstvenog

heurističkog algoritma koji je razvio ESET ikoji je optimizovan za

otkrivanje računarskih crva itrojanskih konja, anapisan je složenim

programskim jezicima. Zahvaljujući naprednoj heuristici, inteligencija

otkrivanja programa je znatno veća.

Adver/spajver/riskver– ova kategorija uključuje softver koji prikuplja

razne osetljive informacije o korisnicima bez njihove saglasnosti. Ova

kategorija uključuje isoftver koji prikazuje reklamne materijale.

Potencijalno neželjene aplikacije– potencijalno neželjene aplikacije

nisu nužno zlonamerne, ali mogu negativno uticati na performanse

računara. Takve aplikacije obično zahtevaju saglasnost da bi bile

instalirane. Ako se nalaze na računaru, sistem se ponaša drugačije

(u poređenju sa stanjem pre njihove instalacije). Najvažnije promene

uključuju neželjene iskačuće prozore, aktivaciju ipokretanje skrivenih

procesa, povećanu upotrebu sistemskih resursa, promene urezultatima

pretraga iaplikacije koje komuniciraju sa udaljenim serverima.

Potencijalno nebezbedne aplikacije– Potencijalno nebezbedne

aplikacije predstavljaju klasifikaciju koja se koristi za komercijalni

legitimni softver. One uključuju programe, kao što su alatke za daljinski

pristup, zbog čega je ova opcija podrazumevano onemogućena.

Radna memorija– skenira upotrazi za pretnjama koje napadaju

radnu memoriju sistema.

Sektori za pokretanje sistema– skenira sektore za pokretanje

sistema upotrazi za virusima uglavnom zapisu za podizanje sistema.

Datoteke– obezbeđuje skeniranje svih uobičajenih tipova datoteka

(programi, slike, zvučne datoteke, video datoteke, datoteke baza

podataka, itd).

Datoteke e-pošte– skenira posebne datoteke ukojima se nalaze

e-poruke.

Arhive– obezbeđuje skeniranje datoteka komprimovanih uarhive

(.rar, .zip, .arj, .tar, itd).

Samoraspakujuće arhive– skenira datoteke koje se nalaze

usamoraspakujućim datotekama arhiva koje su obično predstavljene

oznakom tipa datoteke .exe.

Runtime packer stavke– runtime packer stavke (za razliku od

standardnih tipova arhiva) dekomprimuju se umemoriji, pored

standardnih statičnih packer stavki (UPX, yoda, ASPack, FGS, itd).

4.1.6.3 Čišćenje

Postavke čišćenja određuju ponašanje skenera za vreme čišćenja

zaraženih datoteka. Postoje tri nivoa čišćenja:

19

Nemoj čistiti– zaražene datoteke se ne čiste automatski. Program će

prikazati prozor sa upozorenjem iomogućiće vam da odaberete radnju.

Da biste omogućili skeniranje datoteka koje nemaju oznaku tipa

datoteke, potvrdite izbor upolju za potvrdu Skeniraj datoteke bez

oznake tipa datoteke.

Ponekad je neophodno izuzimanje datoteka iz skeniranja ako

skeniranje određenih tipova datoteka sprečava ispravan rad programa

koji koristi te oznake tipa datoteka. Na primer, preporučuje se da

izuzmete oznake tipa datoteka .edb, .eml i.tmp ako koristite Microsoft

Exchange servere.

4.1.6.5 Ograničenja

U odeljku „Ograničenja“ možete navesti maksimalnu veličinu objekata

inivoa ugnežđenih arhiva koje će se skenirati:

Maksimalna veličina objekta– definiše maksimalnu veličinu

objekata koji će se skenirati. Odgovarajući antivirusni modul će nakon

toga skenirati samo objekte koji su manji od navedene veličine. Ne

preporučuje se da menjate podrazumevanu vrednost zato što obično

ne postoji razlog da se ona menja. Ovu opciju bi trebalo da menjaju

samo napredni korisnici koji imaju određene razloge za izuzimanje

većih objekata iz skeniranja.

Standardno čišćenje– program će automatski pokušati da očisti

ili izbriše zaraženu datoteku. Ako nije moguće automatski izabrati

ispravnu radnju, program će ponuditi izbor narednih radnji. Izbor

narednih radnji će se prikazati iako nije moguće dovršiti unapred

definisanu radnu.

Striktno čišćenje– program će očistiti ili izbrisati sve zaražene datoteke

(uključujući arhive). Jedini izuzeci su sistemske datoteke. Ako nije moguće

njihovo čišćenje, uprozoru sa upozorenjem će vam biti ponuđena radnja

za preduzimanje.

Upozorenje: upodrazumevanom režimu cela datoteka arhive se briše

samo ako su zaražene sve datoteke iz arhive. Ako arhiva sadrži ivaljane

datoteke, ona neće biti izbrisana. Ako se zaražena datoteka arhive otkrije

urežimu striktnog čišćenja, cela datoteka će biti izbrisana čak iako sadrži

ičiste datoteke.

4.1.6.4 Oznake tipa datoteka

Oznaka tipa datoteke je deo imena datoteke razdvojen tačkom. Oznaka

tipa datoteke definiše tip isadržaj datoteke. Ovaj odeljak podešavanja

ThreatSense parametara omogućava vam da definišete tipove datoteka

koji će biti skenirani.

Maksimalno vreme skeniranja za objekat (s)– definiše vrednost

maksimalnog vremena za skeniranje objekta. Ako je ovde uneta

korisnički definisana vrednost, antivirusni modul će prestati sa

skeniranjem objekta kada istekne to vreme bez obzira na to da li je

skeniranje završeno.

Nivo ugnežđenja arhive– navodi maksimalnu dubinu skeniranja

arhiva. Ne preporučuje se da menjate podrazumevanu vrednost 10.

U uobičajenim okolnostima ne bi trebalo da postoji razlog da se ona

menja. Ako se skeniranje prerano prekine zbog broja ugnežđenih

arhiva, arhiva će ostati neproverena.

Maksimalna veličina datoteke uarhivi– ova opcija vam omogućava

da navedete maksimalnu veličinu datoteke za datoteke uarhivama

(kada su izdvojene) koje će biti skenirane. Ako se skeniranje arhive

zbog toga prerano prekine, arhiva će ostati neproverena.

4.1.6.6 Ostalo

Skeniraj alternate data streams (ADS)– alternate data streams

(ADS) koje koristi NTFS sistem datoteka predstavljaju veze datoteka

ifascikli koje su nevidljive za uobičajene tehnike skeniranja. Brojne

infiltracije pokušavaju da izbegnu otkrivanje prerušavanjem uADS.

Pokreni pozadinsko skeniranje sa niskim prioritetom– svaka

sekvenca skeniranja troši određenu količinu sistemskih resursa. Ako

radite sa programima koji znatno opterećuju sistemske resurse,

možete aktivirati pozadinsko skeniranje niskog prioriteta iuštedeti

resurse za aplikacije.

Podrazumevano se skeniraju sve datoteke bez obzira na njihovu oznaku

tipa. Na listu datoteka izuzetih od skeniranja moguće je dodati bilo koju

oznaku tipa datoteke. Ako upolju za potvrdu Skeniraj sve datoteke

nije potvrđen izbor, lista se menja da bi prikazala sve oznake tipa

datoteka koje se trenutno skeniraju. Pomoću dugmadi Dodaj iUkloni

možete da omogućite ili zabranite skeniranje željenih oznaka tipa

datoteka.

20

Evidentiraj sve objekte– ako izaberete ovu opciju, datoteka evidencije

će prikazati sve skenirane datoteke, čak ione koje nisu zaražene.

Omogući Smart optimizaciju– izaberite ovu opciju da se već

skenirane datoteke ne bi ponovo skenirale (osim ako su izmenjene).

Datoteke se ponovo skeniraju odmah nakon svakog ažuriranja baze

virusnih definicija.

Sačuvaj poslednju vremensku oznaku pristupa– izaberite ovu

opciju da bi se zadržalo originalno vreme pristupa skeniranim

datotekama, umesto da se ono ažurira (npr. za korišćenje sa

sistemima za pravljenje rezervnih kopija podataka).

Pomeraj se uevidenciji– pomoću ove opcije možete omogućiti/

onemogućiti pomeranje evidencije. Ako izaberete ovu opciju,

informacije će se pomerati nagore uokviru prozora prikaza.

Prikazuj obaveštenje o dovršavanju skeniranja uposebnom

prozoru– otvara samostalni prozor koji sadrži informacije

orezultatima skeniranja.

4.1.7 Otkrivena je infiltracija

Infiltracije mogu da dospeju usistem kroz različite ulazne tačke: Veb