Page 1

ESET

REMOTE

ADMINISTRATOR 6

Guide d'administration

Cliquez ici pour accéder à la dernière version de ce document.

Page 2

ESET REMOTE ADMINISTRATOR 6

Copyright 2016 de ESET, spol. s r.o.

ESET Remote Admini strator 6 a été dé veloppé par ESET, spol. s r.o.

Pour plus d'i nformations , vis i tez www.eset.com/fr.

Tous droits rés ervés . Aucune partie de cette documenta tion ne peut être reprodui te,

stockée dans un système d'a rchivage ou trans mise sous que l que forme ou pa r

quelque moyen que ce s oit, électroni que, mécanique, photocopie, enregi strement,

numéris ation ou autre, s ans l 'autorisati on é crite de l'auteur.

ESET, spol . s r.o. s e réserve le droit de modifier l es a ppl icati ons décrites s a ns préavis.

Service client : www.es et.com/s upport

RÉV. 18/08/2016

Page 3

Table des

.......................................................6Préface1.

....................................................................................................6À propos de l'aide1.1

1.1.1

Produits de sécurité ESET et navigateurs

1.2

....................................................................................................9

Web pris en charge

..............................................................................7Aide hors ligne

....................................................................................................10Légende des icônes1.3

Prise en main de ESET Remote

2.

.......................................................13

Administrator Web Console

Présentation de ESET Remote

2.1

....................................................................................................13

Administrator

....................................................................................................14Ouverture d'ERA Web Console2.2

....................................................................................................15Utilisation de l'assistant de démarrage2.3

....................................................................................................17ERA Web Console2.4

.......................................................20Utilisation d'ERA Web Console3.

....................................................................................................21Écran de connexion3.1

3.1.1

....................................................................................................23Tableau de bord3.2

3.2.1

3.2.2

3.2.3

3.2.4

....................................................................................................31Ordinateurs3.3

3.3.1

3.3.2

....................................................................................................36Menaces3.4

....................................................................................................37Rapports3.5

3.5.1

3.5.2

3.5.3

3.5.4

3.5.5

Configuration initiale de ESET Remote

4.

.......................................................44

Administrator

....................................................................................................44Aperçu de l’état4.1

....................................................................................................45Nouveau compte d'utilisateur natif4.2

....................................................................................................46Certificats4.3

....................................................................................................46Licences - ajouter une nouvelle licence4.4

....................................................................................................51Déploiement4.5

4.5.1

4.5.1.1

4.5.1.2

4.5.1.3

4.5.2

4.5.2.1

4.5.2.1.1

4.5.2.1.1.1

..............................................................................22Dépannage - Console Web

..............................................................................24Paramètres utilisateur

..............................................................................25Paramètres de tableau de bord

..............................................................................26Descendre dans la hiérarchie

..............................................................................28Modifier le modèle de rapport

..............................................................................33Détails de l'ordinateur

..............................................................................34Importer un fichier CSV

..............................................................................39Créer un modèle de rapport

..............................................................................41Générer un rapport

..............................................................................41Planifier un rapport

..............................................................................42Applications obsolètes

..............................................................................42Visionneuse des journaux SysInspector

..............................................................................52Ajouter un ordinateur client à la structure ERA

..................................................................................52Utilisation de la synchronisation d'Active Directory

..................................................................................53Utilisation de RD Sensor

..................................................................................54Ajouter des ordinateurs

..............................................................................57Processus de déploiement de l'Agent

..................................................................................57Déploiement local

Création d'un programme d'installation tout en un de

........................................................................58

l'agent

........................................................................59Assistant de configuration tout en un de l'agent

4.5.2.1.2

4.5.2.1.3

4.5.2.1.3.1

4.5.2.2

4.5.2.2.1

4.5.2.2.1.1

4.5.2.2.1.2

4.5.2.2.2

4.5.2.3

4.5.2.3.1

4.5.2.3.2

4.5.2.3.3

4.5.2.4

4.5.3

4.5.4

4.5.5

4.5.5.1

4.5.5.2

4.5.6

4.5.6.1

4.5.6.2

4.5.7

Création d'une stratégie pour l'intervalle de

connexion d'ERA Agent

Créer une stratégie pour qu'ERA Agent se connecte au

nouveau serveur ERA Server

Créer une stratégie pour activer la protection par mot

de passe d'ERA Agent

Exemples de scénario de déploiement d'ERA Agent sur

des cibles n'appartena nt pas à un domaine

Exemples de scénario de déploiement d'ERA Agent sur

des cibles appartenant à un domaine

........................................................................62Créer le programme d’installation Agent Live

........................................................................64Télécharger l’agent depuis le site Web d’ESET

........................................................................64Déployer l'agent localement

..................................................................................67Déploiement à distance

........................................................................67Déploiement de l'Agent à l'aide de GPO et SCCM

........................................................................67Étapes de déploiement - GPO

........................................................................72Étapes de déploiement - SCCM

........................................................................89Tâche serveur Déploiement d'agent

..................................................................................91Paramètres d'ERA Agent

........................................................................92

........................................................................95

........................................................................97

..................................................................................98Protection de l'agent

..............................................................................99Dépannage - Connexion de l'Agent

..............................................................................100Dépannage - Déploiement de l'Agent

..............................................................................103Exemples de scénario de déploiement d'ERA Agent

..................................................................................103

..................................................................................105

..............................................................................106Installation du produit

..................................................................................108Installation du produit (ligne de commande)

..................................................................................110Liste des problèmes en cas d'échec de l'installation

..............................................................................110Mise en service d'un poste de travail

....................................................................................................110Configuration supplémentaire4.6

.......................................................111Mobile Device Management5.

....................................................................................................112Inscription de périphérique5.1

5.1.1

5.1.2

5.1.3

5.1.4

Créer une stratégie pour MDM iOS -

5.2

....................................................................................................128

Compte Exchange ActiveSync

Créer une stratégie pour MDC pour

5.3

....................................................................................................132

activer APNS pour l'inscription iOS

Créer une stratégie pour appliquer des

5.4

..............................................................................113Inscription par courrier électronique

..............................................................................115Inscription distincte via un lien ou un code QR

..............................................................................116Inscription de périphérique Android

..............................................................................125Inscription de périphérique iOS

restrictions sur iOS et ajouter une

....................................................................................................133

connexion Wi-Fi

5.4.1

..............................................................................136Profil de configuration MDM

.......................................................138Admin6.

....................................................................................................138Groupes6.1

6.1.1

6.1.2

6.1.3

6.1.4

6.1.5

6.1.5.1

6.1.5.2

6.1.5.3

..............................................................................140Créer un groupe statique

..............................................................................142Créer un groupe dynamique

..............................................................................143Attribuer une tâche à un groupe

..............................................................................144Attribuer une stratégie à un groupe

..............................................................................145Groupes statiques

..................................................................................146Assistant Groupe statique

..................................................................................147Gérer les groupes statiques

..................................................................................148Déplacer un groupe statique

Page 4

6.1.5.4

6.1.5.5

6.1.5.6

6.1.6

6.1.6.1

6.1.6.2

6.1.6.3

6.1.6.3.1

6.1.6.3.2

6.1.6.3.3

6.1.6.3.4

6.1.6.3.5

6.1.6.3.5.1

6.1.6.3.5.2

6.1.6.3.5.3

6.1.6.3.5.4

6.1.6.3.5.5

6.1.6.3.5.1

6.1.6.4

6.1.6.4.1

6.1.6.4.2

6.1.6.4.3

6.1.6.4.4

6.1.6.4.5

....................................................................................................169Gestion des utilisateurs6.2

6.2.1

6.2.2

6.2.3

....................................................................................................175Stratégies6.3

6.3.1

6.3.2

6.3.3

6.3.4

6.3.4.1

6.3.4.2

6.3.4.3

6.3.5

6.3.6

6.3.7

....................................................................................................185Tâches client6.4

6.4.1

6.4.1.1

6.4.1.2

6.4.1.3

6.4.1.4

..................................................................................149Importer des clients à partir d'Active Directory

..................................................................................150Exporter des groupes statiques

..................................................................................151Importer des groupes statiques

..............................................................................152Groupes dynamiques

..................................................................................152Nouveau modèle de groupe dynamique

..................................................................................153Assistant Groupe dynamique

..................................................................................153Modèles de groupe dynamique

Créer un groupe dynamique à l'aide d'un modèle

........................................................................154

existant

Créer un groupe dynamique à l'aide d'un nouveau

........................................................................155

modèle

........................................................................156Gérer les modèles de groupe dynamique

........................................................................157Déplacer un groupe dynamique

........................................................................158Modèle de groupe dynamique : exemples

Groupe dynamique : un produit de sécurité est

........................................................................159

installé

Groupe dynamique : une version de logiciel spécifique

........................................................................160

est installée

Groupe dynamique : une version spécifique d'un

........................................................................161

logiciel n'est pas du tout installée

Groupe dynamique : une version spécifique d'un

logiciel n'est pas installée mais une autre version

........................................................................162

existe

Groupe dynamique : un ordinateur se trouve dans un

........................................................................163

sous-réseau spécifique

Groupe dynamique : version d'un produit de sécurité

........................................................................164

serveur installée mais non activée

..................................................................................164Règles d'un modèle de groupe dynamique

Quand un ordinateur figure-t-il dans un groupe

........................................................................165

dynamique ?

........................................................................165Description des opérations

........................................................................165Règles et connecteurs logiques

........................................................................167Évaluation des règles de modèle

........................................................................168Comment automatiser ESET Remote Administrator

..............................................................................171Ajouter de nouveaux utilisateurs

..............................................................................172Modifier des utilisateurs

..............................................................................174Créer un groupe d’utilisateurs

..............................................................................176Assistant Stratégies

..............................................................................177Indicateurs

..............................................................................179Gérer les stratégies

..............................................................................180Application des stratégies aux clients

..................................................................................180Classement des groupes

..................................................................................182Énumération des stratégies

..................................................................................182Fusion des stratégies

..............................................................................183Configuration d'un produit à partir d'ERA

..............................................................................183Attribuer une stratégie à un groupe

..............................................................................184Attribuer une stratégie à un client

..............................................................................186Exécutions des tâches client

..................................................................................188Indicateur de progression

..................................................................................189Icône d'état

..................................................................................190Descendre dans la hiérarchie

..................................................................................192Déclencheur

6.4.2

6.4.3

6.4.4

6.4.5

6.4.6

6.4.7

6.4.8

6.4.9

6.4.10

6.4.11

6.4.12

6.4.13

6.4.14

6.4.15

6.4.16

6.4.17

6.4.18

6.4.19

6.4.20

6.4.21

6.4.22

6.4.23

6.4.24

6.4.25

....................................................................................................223Tâches serveur6.5

6.5.1

6.5.2

6.5.3

6.5.4

6.5.4.1

6.5.4.2

6.5.4.3

6.5.5

6.5.6

6.5.6.1

6.5.6.2

6.5.6.3

6.5.6.3.1

6.5.6.4

6.5.6.4.1

6.5.6.4.2

6.5.6.4.3

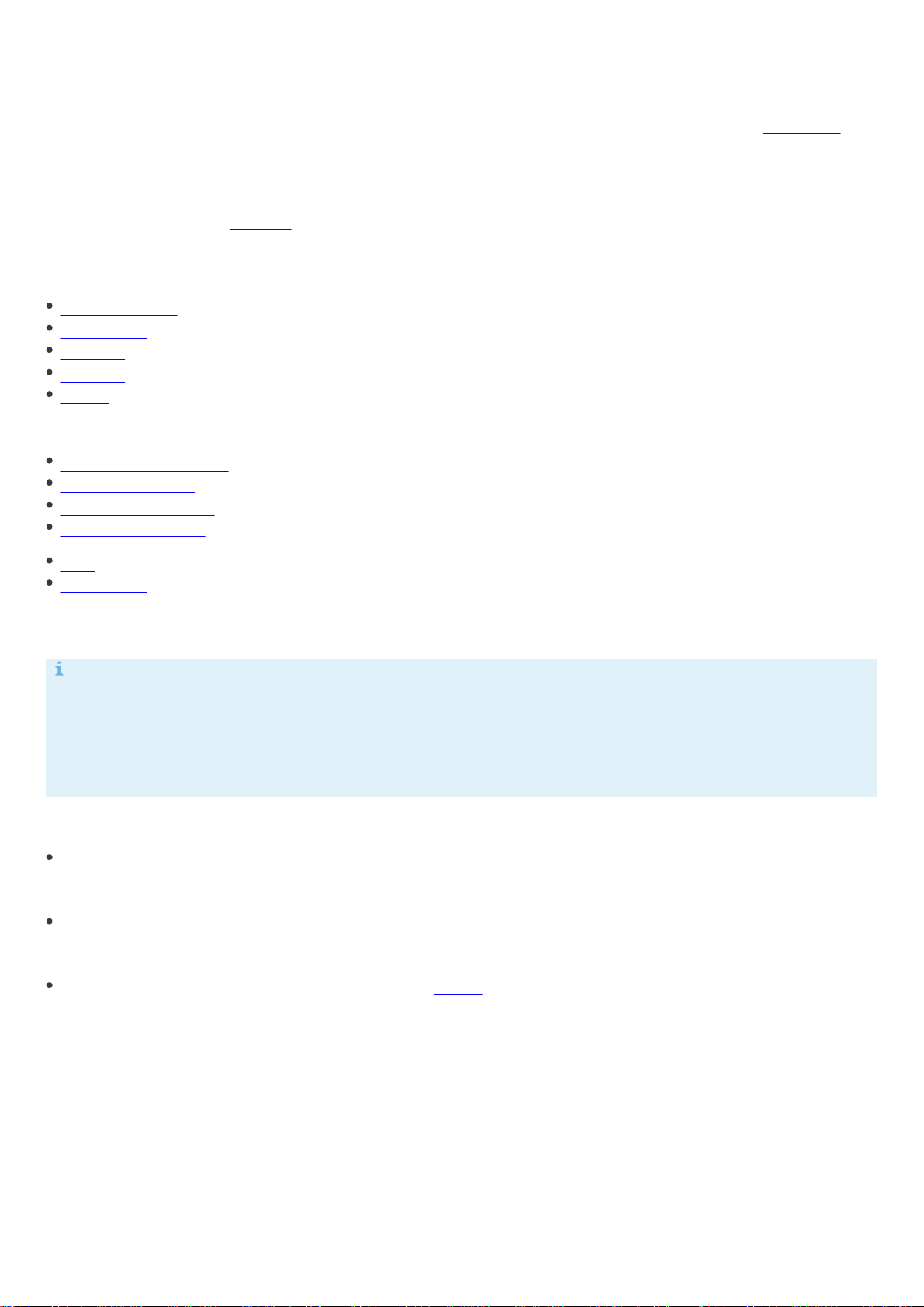

....................................................................................................244Notifications6.6

6.6.1

6.6.2

....................................................................................................249Certificats6.7

6.7.1

6.7.1.1

6.7.1.2

..............................................................................193Arrêter l’ordinateur

..............................................................................194Analyse à la demande

..............................................................................196Mise à jour du système d’exploitation

..............................................................................197Gestion de la quarantaine

Réinitialiser la base de données de Rogue Detection

..............................................................................198

Sensor

Mettre à jour les composants d'ESET Remote

..............................................................................200

Administrator

..............................................................................201Redéfinir l’agent cloné

..............................................................................202Exécuter une commande

..............................................................................203Exécuter un script SysInspector

..............................................................................205Analyse du serveur

..............................................................................206Installer un logiciel

..............................................................................207Désinstaller un logiciel

..............................................................................209Activation du produit

..............................................................................210Demander un rapport SysInspector

..............................................................................212Charger un fichier mis en quarantaine

..............................................................................213Mise à jour de la base des signatures de virus

Restauration de la mise à jour de la base des

..............................................................................214

signatures de virus

..............................................................................215Afficher le message

..............................................................................216Actions Antivol

..............................................................................218Arrêter l'administration (désinstaller l'agent ERA)

..............................................................................220Exporter la configuration des produits administrés

..............................................................................221Attribuer une tâche à un groupe

..............................................................................222Attribuer une tâche à un ou des ordinateurs

..............................................................................223Déclencheurs

..............................................................................224Supprimer les ordinateurs qui ne se connectent pas

..............................................................................224Générer un rapport

..............................................................................227Renommer les ordinateurs

..............................................................................228Synchronisation des groupes statiques

..................................................................................229Mode de synchronisation - Active Directory

Synchronisation des groupes statiques - Ordinateurs

..................................................................................230

Linux

..................................................................................231Mode de synchronisation - VMware

..............................................................................232Synchronisation utilisateur

..............................................................................234Déclencheurs

..................................................................................235Assistant Déclencheur de serveur

..................................................................................235Réutiliser un déclencheur dans une tâche de serveur

..................................................................................236Limitation

........................................................................239Le déclencheur est trop sensible

..................................................................................239Gérer les déclencheurs de serveur

........................................................................240Gérer la sensibilité des déclencheurs

........................................................................242Le déclencheur se déclenche trop souvent

........................................................................242Intervalle d'expression CRON

..............................................................................245Gérer les notifications

..............................................................................247Comment configurer un service d'interruption SNMP

..............................................................................249Certificats homologues

..................................................................................251Créer un nouveau certificat

..................................................................................252Exporter un certificat homologue

Page 5

Table des

6.7.1.3

6.7.1.4

6.7.1.5

6.7.1.6

6.7.1.7

6.7.2

6.7.2.1

6.7.2.2

6.7.2.3

....................................................................................................272Droits d'accès6.8

6.8.1

6.8.1.1

6.8.1.2

6.8.1.3

6.8.1.4

6.8.1.5

6.8.2

6.8.2.1

..................................................................................253Certificat APN

..................................................................................254Afficher les certificats révoqués

..................................................................................255Définir un nouveau certificat ERA Server

Certificats personnalisés et ESET Remote

..................................................................................256

Administrator

Certificat en cours d'expiration : signalement et

..................................................................................268

remplacement

..............................................................................270Autorités de certification

..................................................................................270Créer une nouvelle autorité de certification

..................................................................................271Exporter une clé publique

..................................................................................272Importer une clé publique

..............................................................................272Utilisateurs

..................................................................................273Créer un utilisateur natif

..................................................................................274Assistant Groupe de sécurité de domaine mappé

Mapper un groupe sur un groupe de sécurité de

..................................................................................275

domaine

..................................................................................276Attribuer un jeu d'autorisations à un utilisa teur

..................................................................................277Authentifica tion à 2 facteurs

..............................................................................277Jeux d’autorisations

..................................................................................277Gérer les jeux d'autorisations

....................................................................................................278Paramètres du serveur6.9

6.9.1

6.9.2

6.9.3

6.9.4

....................................................................................................287Ajouter une licence - Clé de licence7.1

..............................................................................280Serveur SMTP

..............................................................................280Coupler automatiquement les ordinateurs détectés

..............................................................................281Serveur Syslog

..............................................................................282Exporter les journaux vers Syslog

.......................................................285Gestion de licences7.

.......................................................292FAQ8.

.......................................................294À propos d'ESET Remote Administrator9.

Page 6

1. Préface

REMARQUE

Une remarque est une simple observation succincte. Bien que vous puissiez l'ignorer, elle peut fournir des

informations précieuses (fonctionnalités spécifiques ou lien vers une rubrique connexe, par exemple).

IMPORTANT

Ces informations requièrent votre attention et ne doivent pas être ignorées. Il s'agit généralement

d'informations importantes mais qui ne sont pas critiques.

AVERTISSEMENT

Informations critiques qui requièrent toute votre attention. Les avertissements ont pour but de vous empêcher

de commettre des erreurs préjudiciables. Veuillez lire attentivement le texte des avertissements car il fait

référence à des paramètres système très sensibles ou à des actions présentant des risques.

Convention

Signification

Gras

Noms des éléments de l'interface (boutons d'option ou boîtes de dialogue, par exemple).

Italique

Espaces réservés indiquant les informations que vous devez fournir. Par exemple, nom du

fichier ou chemin d'accès indique que vous devez saisir un chemin d'accès ou un nom de fichier.

Courier New

Exemples de code ou commandes

Lien hypertexte

Permet d'accéder facilement et rapidement à des références croisées ou à une adresse Internet

externe. Les liens hypertexte sont mis en surbrillance en bleu et peuvent être soulignés.

%ProgramFiles%

Répertoire système de Windows qui contient les programmes Windows et les autres

programmes installés.

Bienvenue dans le guide d'administration ERA. Ce document explique comment gérer les solutions ESET pour les

professionnels au sein de votre infrastructure. Il présente également les principales modifications apportées dans

la dernière version d'ERA et fournit des scénarios aux administrateurs et aux utilisateurs qui utiliseront ERA Web

Console.

1.1 À propos de l'aide

Le but du guide d'administration est de vous aider à vous familiariser avec ESET Remote Administrator. Il contient en

outre des instructions pour utiliser ce composant.

Pour des questions de cohérence et afin d'éviter toute confusion, la terminologie employée dans ce guide est

basée sur les noms des paramètres ESET Remote Administrator. Un ensemble uniforme de symboles est également

utilisé pour souligner des informations importantes.

L'aide en ligne est la principale source de contenu d'aide. La dernière version de l'aide en ligne s'affiche

automatiquement lorsque vous disposez d'une connexion Internet. Les pages de l'aide en ligne de ESET Remote

Administrator contiennent trois onglets actifs qui se trouvent dans la barre de navigation supérieure :

Installation/mise à niveau, Administration et Déploiement de l'appliance virtuelle.

6

Page 7

Les rubriques de ce guide sont divisées en plusieurs chapitres et sous-chapitres. Vous trouverez des informations

IMPORTANT

Lorsque vous ouvrez un guide de l'utilisateur à partir de la barre de navigation située dans la partie supérieure de

la page, les recherches sont limitées au contenu de ce guide. Par exemple, si vous ouvrez un guide de

l'administrateur, les rubriques des guides Installation/mise à niveau et Déploiement de l'appliance virtuelle ne

sont pas inclus dans les résultats de recherche.

1. Pour télécharger l'aide hors ligne sur ESET Remote Administrator dans la langue de votre choix, téléchargez un

fichier .zip en cliquant sur un code de langue dans le tableau ci-dessous.

2. Enregistrez le fichier .zip (sur une clé USB, par exemple).

3. Sur le serveur exécutant ERA Web Console, créez un dossier appelé help à l'emplacement suivant : %

ProgramFiles%\Apache Software Foundation\Tomcat 7.0\webapps\era\webconsole\ et copiez le fichier .zip

dans le dossier help.

pertinentes en parcourant le Sommaire des pages d'aide. Vous pouvez également utiliser l'Index pour naviguer à

l'aide des mots-clés ou utiliser la Recherche en texte intégral.

ESET Remote Administrator permet de rechercher une rubrique dans les pages d'aide au moyen de mots-clés ou en

tapant des mots ou des expressions dans le guide de l'utilisateur. La différence entre ces deux méthodes est qu'un

mot-clé peut être associé à des pages d'aide qui ne contiennent pas le mot-clé précis dans le texte. La recherche de

mots et expressions examine le contenu de toutes les pages et affiche uniquement les pages contenant

effectivement le mot ou l'expression en question.

La base de connaissances ESET contient des réponses aux questions les plus fréquentes et les solutions

recommandées pour résoudre divers problèmes. Régulièrement mise à jour par les spécialistes techniques

d'ESET, la base de connaissances est l'outil le plus puissant pour résoudre différents types de problèmes.

Le forum ESET permet aux utilisateurs ESET d'obtenir facilement de l'aide et d'aider les autres utilisateurs. Vous

pouvez publier tout problème ou toute question relative aux produits ESET.

Vous pouvez publier votre évaluation et/ou faire part de vos commentaires sur une rubrique spécifique de l'aide.

Pour ce faire, cliquez sur le lien Was this information helpful? (Ces informations sont-elles utiles ?) ou Rate this

article: (Évaluer cet article :) Helpful (Utile) / Not Helpful (Pas utile) dans la base de connaissances ESET, sous la

page d'aide.

1.1.1 Aide hors ligne

L'aide hors ligne d'ESET Remote Administrator n'est pas installé par défaut. Si vous avez besoin d'une aide sur ESET

Remote Administrator que vous pouvez utiliser lorsque vous êtes en mode hors connexion (lorsque vous n'avez pas

accès à Internet), suivez la procédure ci-après pour ajouter l'aide hors ligne.

Pour télécharger l'aide hors ligne sur ESET Remote Administrator dans la langue de votre choix, cliquez sur le code

de langue correspondant. Vous pouvez installer l'aide hors ligne en plusieurs langues.

Instructions de configuration de l'aide hors ligne pour Windows

7

Page 8

4. Extrayez le contenu du fichier .zip , (en-US.zip, par exemple) dans un dossier portant le même nom (en-US

dans le cas présent) pour que la structure des dossiers ressemble à celle-ci : %ProgramFiles%\Apache Software

Foundation\Tomcat 7.0\webapps\era\webconsole\help\en-US

Vous pouvez à présent ouvrir ERA Web Console, sélectionner la langue et vous connecter. Pour afficher la page

d'aide hors ligne, cliquez sur l'icône ? située dans le coin supérieur droit.

REMARQUE

Si nécessaire, vous pouvez ajouter l'aide hors ligne en plusieurs langues en suivant la même procédure que

celle décrite ci-dessus.

IMPORTANT

Si l'ordinateur ou le périphérique mobile sur lequel vous accédez à ERA Web Console ne dispose pas d'un

accès Internet, vous devez modifier le paramètre d'ERA Web Console pour forcer l'aide hors ligne d'ERA (à la

place de l'aide en ligne). Pour ce faire, suivez les instructions en dessous du tableau.

Instructions de configuration de l'aide hors ligne pour Linux

1. Pour télécharger l'aide hors ligne sur ESET Remote Administrator dans la langue de votre choix, téléchargez un

fichier .tar en cliquant sur un code de langue dans le tableau ci-dessous.

2. Enregistrez le fichier .tar (sur une clé USB, par exemple).

3. Ouvrez le terminal et accédez à /usr/share/tomcat/webapps/era/webconsole

4. Créez un dossier appelé help en exécutant la commande mkdir help.

5. Copiez le fichier .tar dans le dossier help et extrayez-le contenu à l'aide de la commande tar -xvf en-US.tar,

par exemple.

Vous pouvez à présent ouvrir ERA Web Console, sélectionner la langue et vous connecter. Pour afficher la page

d'aide hors ligne, cliquez sur l'icône ? située dans le coin supérieur droit.

REMARQUE

Si nécessaire, vous pouvez ajouter l'aide hors ligne en plusieurs langues en suivant la même procédure que

celle décrite ci-dessus.

IMPORTANT

Si l'ordinateur ou le périphérique mobile sur lequel vous accédez à ERA Web Console ne dispose pas d'un

accès Internet, vous devez modifier le paramètre d'ERA Web Console pour forcer l'aide hors ligne d'ERA (à la

place de l'aide en ligne). Pour ce faire, suivez les instructions en dessous du tableau.

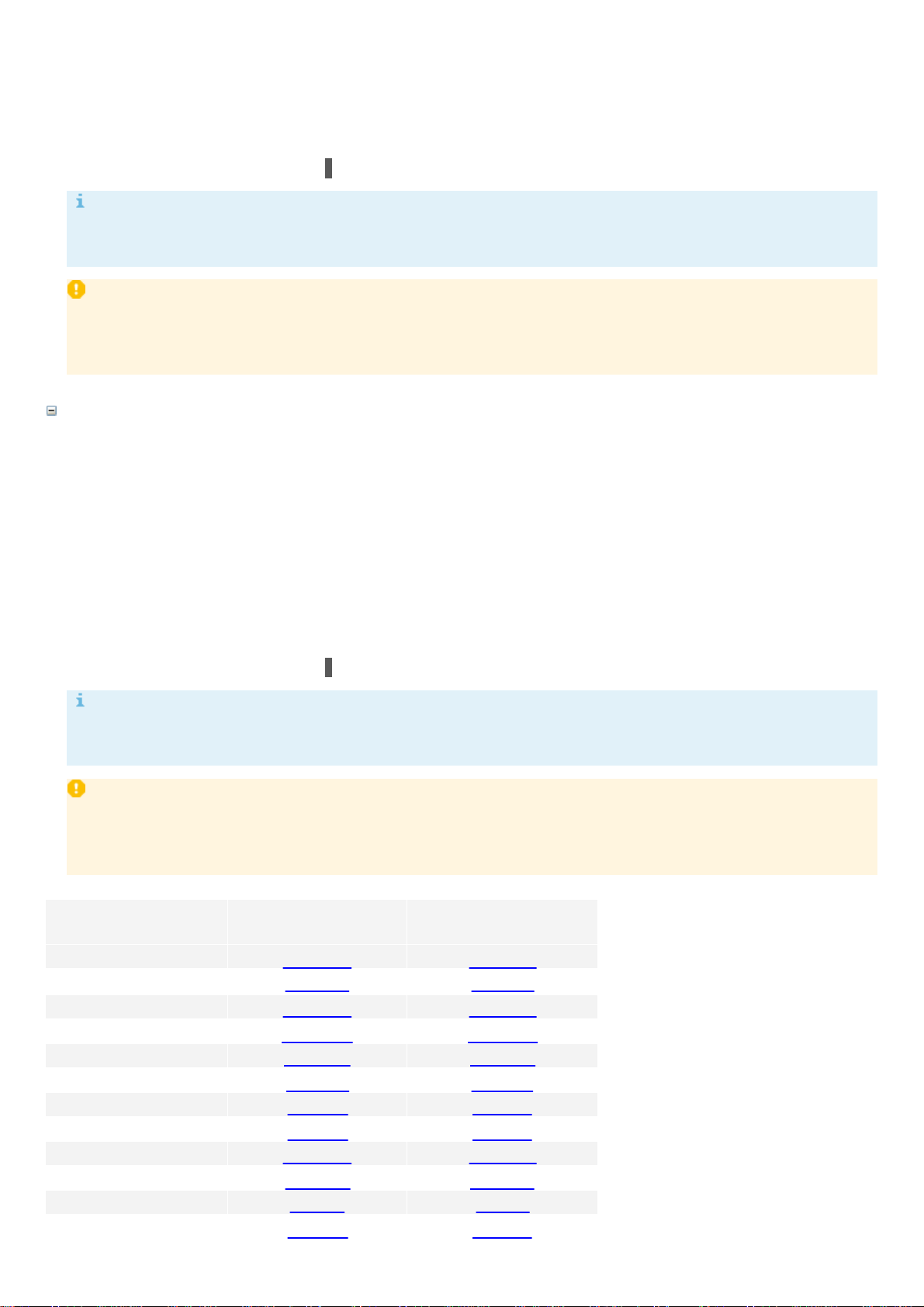

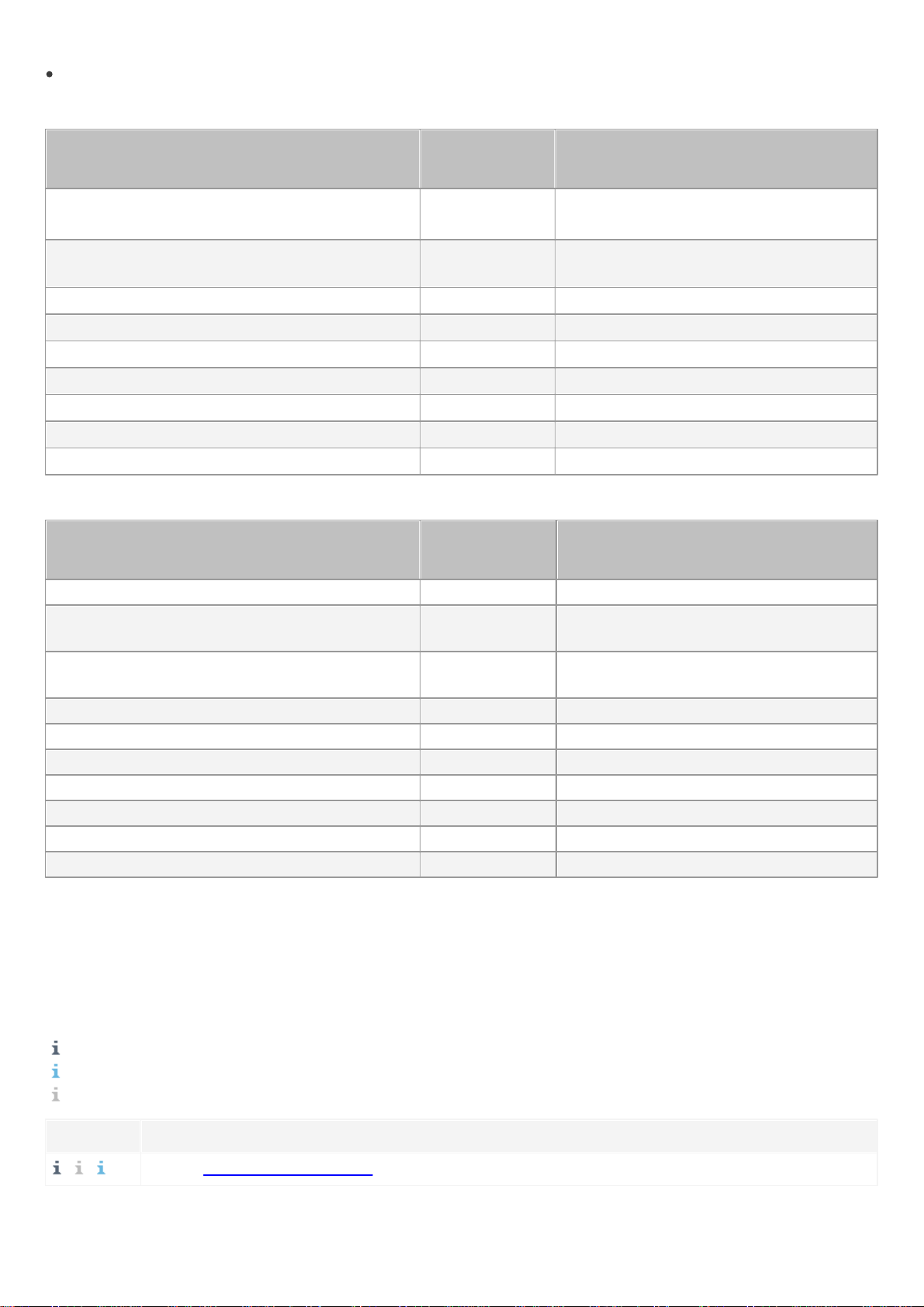

Langues prises en charge

Aide HTML hors ligne

.zip

Aide HTML hors ligne

.tar

Anglais

en-US.zip

en-US.tar

Arabe

ar-EG.zip

ar-EG.tar

Chinois simplifié

zh-CN.zip

zh-CN.tar

Chinois traditionnel

zh-TW.zip

zh-TW.tar

Croate

hr-HR.zip

hr-HR.tar

Tchèque

cs-CZ.zip

cs-CZ.tar

Français

fr-FR.zip

fr-FR.tar

Français (Canada)

fr-FC.zip

fr-FC.tar

Allemand

de-DE.zip

de-DE.tar

Grec

el-GR.zip

el-GR.tar

Italien

it-IT.zip

it-IT.tar

Japonais

jp-JP.zip

jp-JP.tar

8

Page 9

Coréen

ko-KR.zip

ko-KR.tar

Polonais

pl-PL.zip

pl-PL.tar

Portugais (Brésil)

pt-BR.zip

pt-BR.tar

Russe

ru-RU.zip

ru-RU.tar

Espagnol

es-ES.zip

es-ES.tar

Espagnol (Amérique

latine)

es-CL.zip

es-CL.tar

Slovaque

sk-SK.zip

sk-SK.tar

Turc

tr-TR.zip

tr-TR.tar

Forcer l'aide hors ligne sous Windows

1. Ouvrez C:\Program Files\Apache Software Foundation\Tomcat 7.0\webapps/era/WEB-INF/classes/sk/eset/

era/g2webconsole/server/modules/config/EraWebServerConfig.properties dans un éditeur de texte.

2. Recherchez la ligne help_show_online=true, remplacez la valeur de ce paramètre par false, puis enregistrez

les modifications.

3. Redémarrez le service Tomcat à partir des services ou via une ligne de commande.

L'aide hors ligne d'ERA s'ouvre lorsque vous cliquez sur l'icône ? dans le coin supérieur droit d'ERA Web Console

ou que vous cliquez sur Aide dans la partie inférieure du volet gauche.

1. Ouvrez le fichier de configuration /usr/share/tomcat/webapps/era/WEB-INF/classes/sk/eset/era/

g2webconsole/server/modules/config/EraWebServerConfig.properties dans un éditeur de texte (nano, par

exemple).

2. Recherchez la ligne help_show_online=true,, remplacez la valeur de ce paramètre par false, puis enregistrez

les modifications.

3. Arrêtez le service tomcat (exécutez la commande tomcat stop).

4. Arrêtez le service tomcat (exécutez la commande tomcat start).

L'aide hors ligne d'ERA s'ouvre lorsque vous cliquez sur l'icône ? dans le coin supérieur droit d'ERA Web Console

ou que vous cliquez sur Aide dans la partie inférieure du volet gauche.

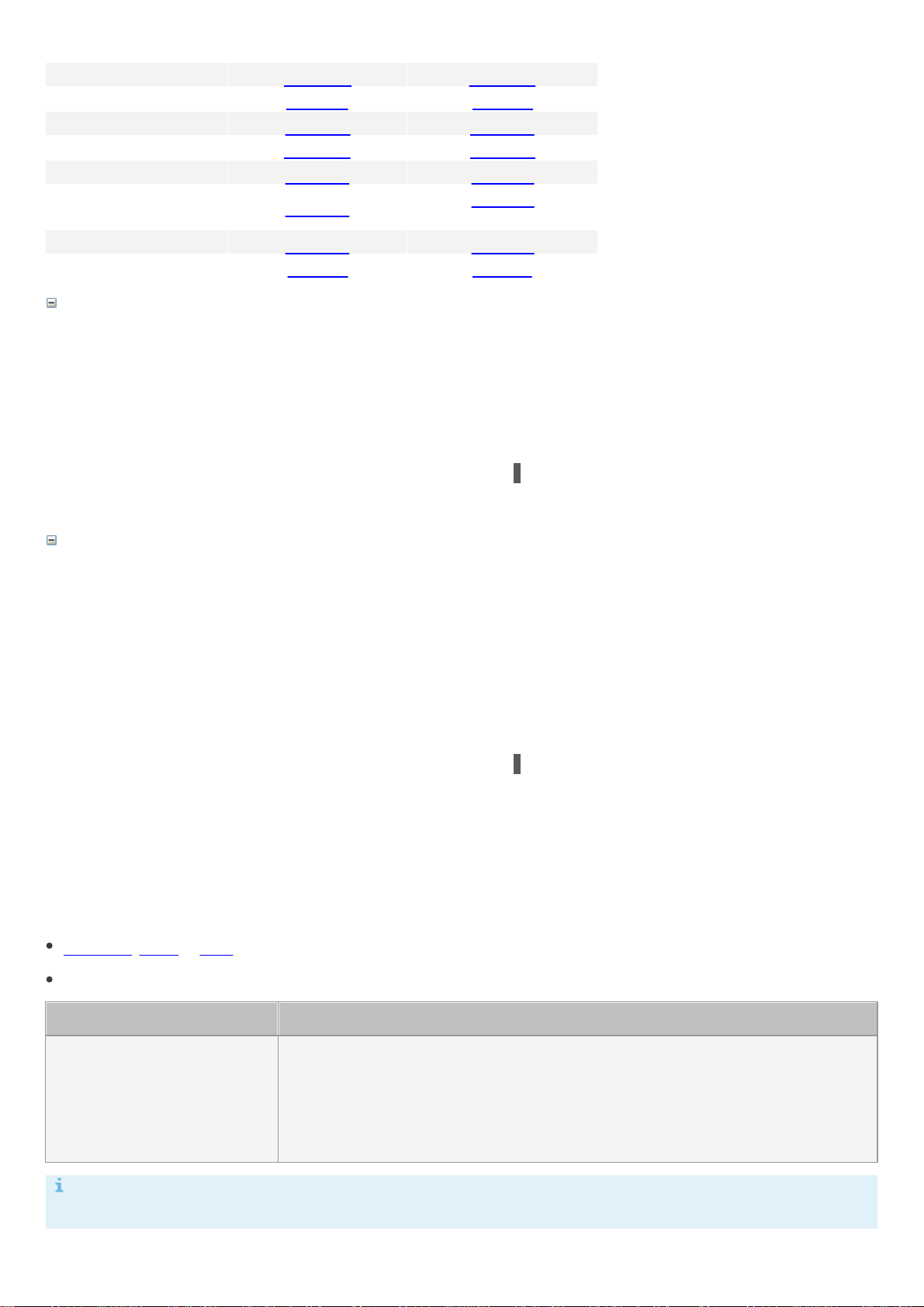

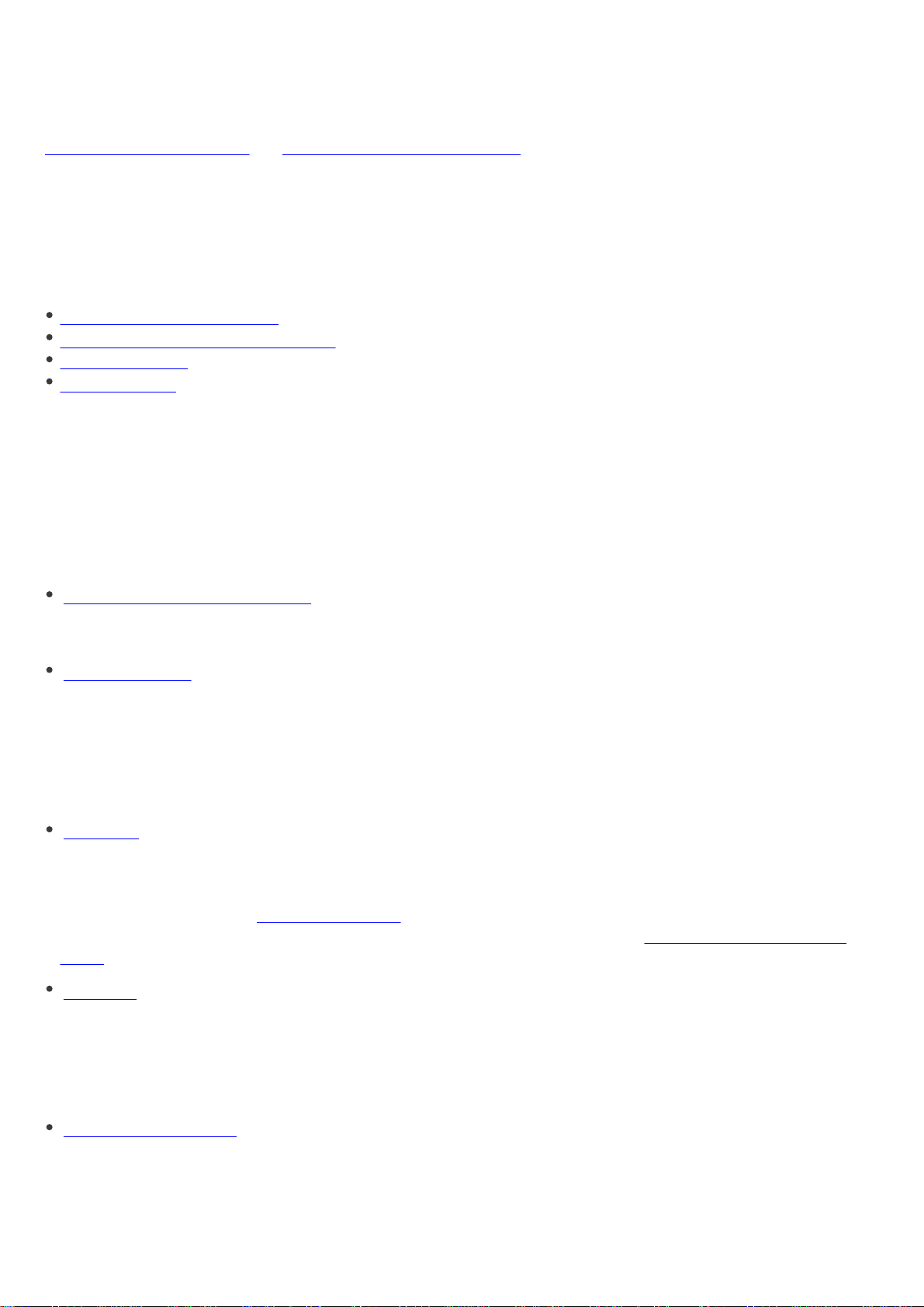

Navigateur Web

Versions

Mozilla Firefox

Microsoft Internet Explorer

Microsoft Edge

Google Chrome

Safari

Opera

20+

10+

25+

23+

6+

15+

REMARQUE

Il est recommandé de conserver les navigateurs Web à jour.

Forcer l'aide hors ligne sous Linux

1.2 Produits de sécurité ESET et navigateurs Web pris en charge

Les systèmes d'exploitation, les navigateurs Web et les produits de sécurité ESET ci-dessous sont pris en charge par

ESET Remote Administrator.

Windows, Linux et OS X

ESET Remote Administrator Web Console peut être exécuté dans les navigateurs Web suivants :

9

Page 10

ESET Remote Administrator peut déployer, activer et gérer les produits ESET suivants :

Produit

Version du

produit

Méthode d'activation

ESET Endpoint Security pour Windows

6.x et 5.x

6.x - Clé de licence

5.x - Nom d'utilisateur/mot de passe

ESET Endpoint Antivirus pour Windows

6.x et 5.x

6.x - Clé de licence

5.x - Nom d'utilisateur/mot de passe

ESET Endpoint Security pour OS X

6.x

Clé de licence

ESET Endpoint Antivirus pour OS X

6.x

Clé de licence

ESET Endpoint Security pour Android

2.x

Clé de licence

ESET File Security pour Windows Server

6.x

Clé de licence

ESET Mail Security pour Microsoft Exchange Server

6.x

Clé de licence

ESET Security for Microsoft SharePoint Server

6.x

Clé de licence

ESET Mail Security pour IBM Domino Server

6.x

Clé de licence

Produit

Version du

produit

Méthode d'activation

ESET File Security pour Microsoft Windows Server

4.5.x

Nom d'utilisateur/mot de passe

ESET NOD32 Antivirus 4 Business Edition pour Mac

OS X

4.x

Nom d'utilisateur/mot de passe

ESET NOD32 Antivirus 4 Business Edition pour Linux

Desktop

4.x

Nom d'utilisateur/mot de passe

ESET Mail Security pour Microsoft Exchange Server

4.5.x

Nom d'utilisateur/mot de passe

ESET Mail Security pour IBM Lotus Domino

4.5.x

Nom d'utilisateur/mot de passe

ESET Security pour Microsoft Windows Server Core

4.5.x

Nom d'utilisateur/mot de passe

ESET Security for Microsoft SharePoint Server

4.5.x

Nom d'utilisateur/mot de passe

ESET Security for Kerio

4.5.x

Nom d'utilisateur/mot de passe

ESET NOD32 Antivirus Business Edition

4.2.76

Nom d'utilisateur/mot de passe

ESET Smart Security Business Edition

4.2.76

Nom d'utilisateur/mot de passe

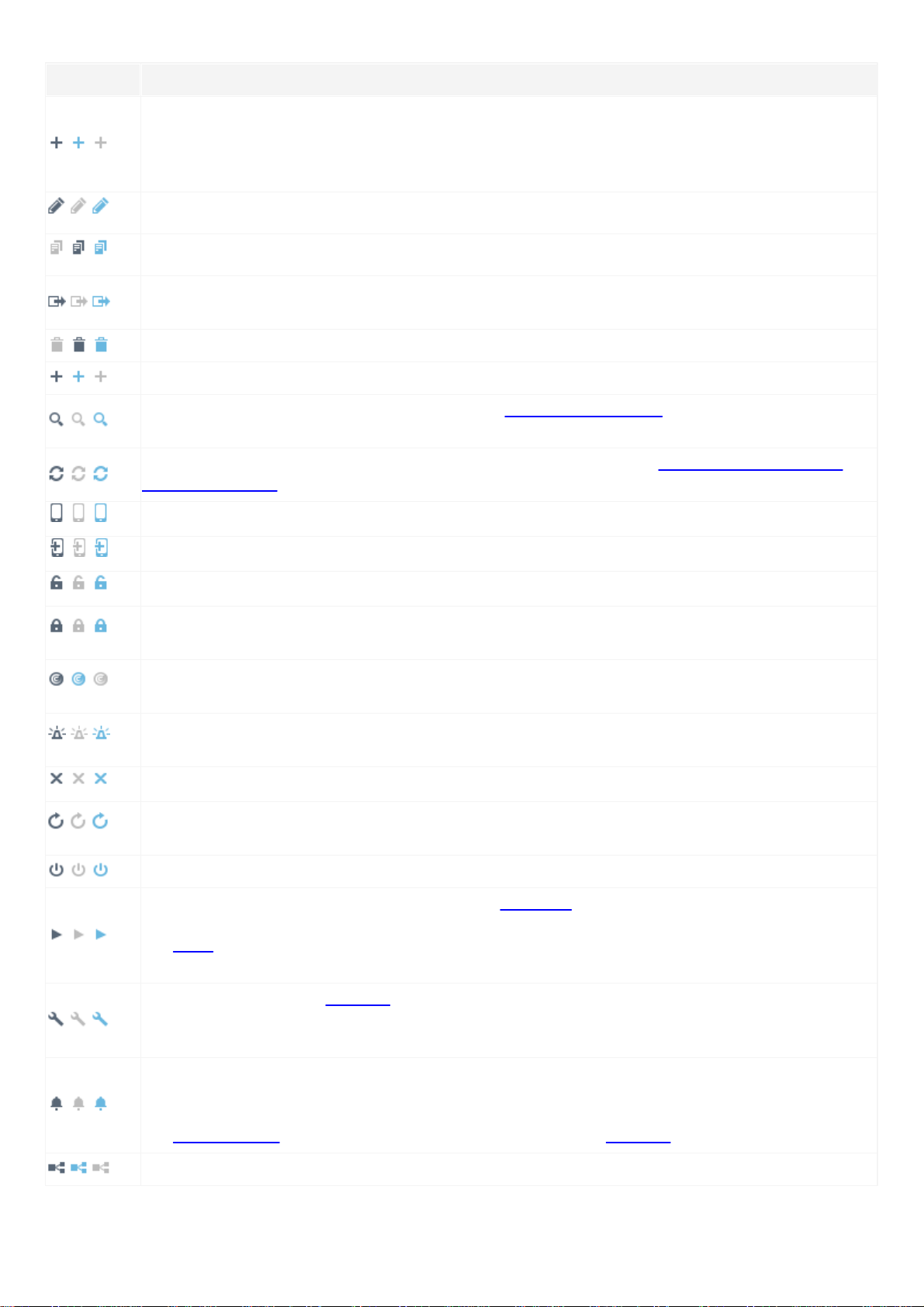

Icône d'état

Description

Détails : informations détaillées sur le périphérique client.

Nouvelles versions des produits ESET pouvant être gérées dans ESET Remote Administrator 6 :

Anciennes versions des produits ESET pouvant être gérées dans ESET Remote Administrator 6 :

1.3 Légende des icônes

Cette section présente l'ensemble d'icônes utilisées dans ERA Web Console et les décrit. Certaines icônes

représentent des actions, des types d'élément ou l'état actuel. La plupart des icônes sont affichées dans une

couleur (parmi trois) pour indiquer l'accessibilité d'un élément :

Icône par défaut : action disponible

Icône bleue : élément mis en surbrillance lorsque vous pointez dessus

Icône grise : action non disponible

10

Page 11

Icône d'état

Description

Ajouter : permet d'ajouter de nouveaux périphériques.

Nouvelle tâche : permet d'ajouter une nouvelle tâche.

Nouvelle notification : permet d'ajouter une nouvelle notification.

Nouveaux groupes statiques/dynamiques... : permet d'ajouter de nouveaux groupes.

Modifier : vous pouvez modifier les tâches, les notifications, les modèles de rapport, les groupes, les

stratégies et d'autres éléments que vous avez créés.

Dupliquer : permet de créer une nouvelle stratégie sur la base de la stratégie existante sélectionnée.

Un nouveau nom est requis pour la stratégie en double.

Déplacer : permet de déplacer des ordinateurs, des stratégies et des groupes statiques ou

dynamiques.

Supprimer : supprime entièrement le client ou groupe sélectionné.

Ajouter : permet d'ajouter de nouveaux périphériques.

Analyser : cette option permet d'exécuter la tâche Analyse à la demande sur le client qui a signalé la

menace.

Mettre à jour la base des virus : cette option permet d'exécuter la tâche Mise à jour de la base des

signatures de virus (déclenche manuellement une mise à jour).

Exécuter la tâche : cette option est destinée aux périphériques mobiles.

Inscrire : à l'aide de cette option, vous pouvez créer une tâche client.

Déverrouiller : le périphérique est déverrouillé.

Verrouiller : le périphérique est verrouillé lorsqu'une activité suspecte est détectée ou que le

périphérique est signalé comme manquant.

Rechercher : utilisez cette option si vous souhaitez obtenir les coordonnées GPS de votre

périphérique mobile.

Sirène :déclenche à distance une sirène sonore. Celle-ci est déclenchée même si le périphérique est

défini sur muet.

Effacer : toutes les données stockées sur votre périphérique sont effacées de manière définitive.

Redémarrer : si vous sélectionnez un ordinateur et si vous cliquez sur Redémarrer, celui-ci est

redémarré.

Arrêter : si vous sélectionnez un ordinateur et si vous cliquez sur Arrêter, celui-ci est arrêté.

Exécuter : sélectionnez une tâche et configurez la limitation (facultatif) de cette dernière. La tâche est

alors mise en file d'attente selon les paramètres de celle-ci. Cette option déclenche immédiatement

une tâche existante sélectionnée dans une liste de tâches disponibles. Comme cette tâche est

exécutée immédiatement, elle n'est associée à aucun déclencheur.

Gérer les stratégies : une stratégie peut être également attribuée directement à un client (ou

plusieurs clients), et pas seulement à un groupe. Sélectionnez cette option pour attribuer la stratégie

aux clients sélectionnés.

Envoyer un appel de mise en éveil : ERA Server établit une communication immédiate avec ERA Agent

sur un ordinateur client. Cette option s'avère utile lorsque vous ne souhaitez pas attendre l'intervalle

de connexion régulier entre ERA Agent et ERA Server, quand vous souhaitez exécuter immédiatement

une tâche de client sur les clients ou appliquer tout de suite une stratégie, par exemple.

Déployer l'Agent : à l'aide de cette option, vous pouvez créer une tâche serveur.

11

Page 12

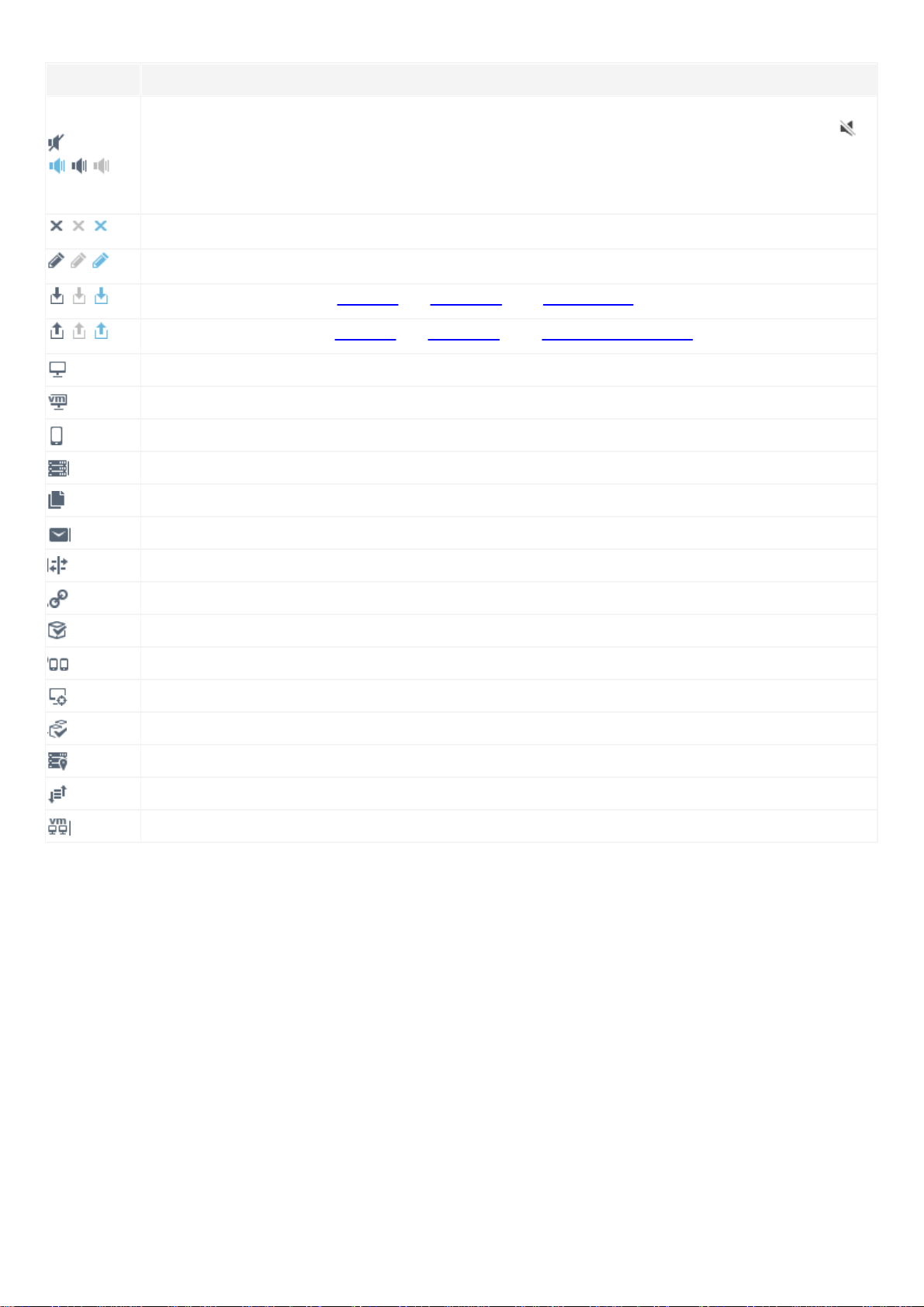

Icône d'état

Description

Désactiver : si vous sélectionnez un ordinateur et cliquez sur Désactiver, l’Agent de ce client arrête

d’envoyer des rapports à ERA. Il agrège uniquement les informations. Une icône de désactivation

s’affiche en regard du nom de l’ordinateur dans la colonne Désactivé.

Une fois que l'option de désactivation est désactivée en cliquant sur Activer > Désactiver, l'ordinateur

désactivé renvoie des rapports et la communication entre ERA et le client est restaurée.

Désactiver : permet de désactiver un paramètre ou une sélection.

Attribuer : permet d'attribuer une stratégie à un client ou à des groupes.

Importer : sélectionnez les rapports, les stratégies ou la clé publique à importer.

Exporter : sélectionnez les rapports, les stratégies ou le certificat homologue à exporter.

Bureau

Machine virtuelle (sans agent)

Mobile

Server (Serveur)

Serveur de fichiers

Serveur de messagerie

Serveur de passerelle

Serveur de collaboration

Agent

Connecteur de périphérique mobile

Rogue Detection Sensor

Hôte de l’agent virtuel

Proxy

Cache local partagé

Appliance de sécurité virtuelle

12

Page 13

2. Prise en main de ESET Remote Administrator Web Console

ESET Remote Administrator peut être configuré et géré par le biais d'ERA Web Console. Une fois que vous avez

installé <%PRODUCTNAME%> ou déployé l'appliance virtuelle ERA, vous pouvez vous connecter à ERA Server à l'aide

d'ERA Web Console.

Les sections suivantes décrivent les fonctionnalités d'ERA Web Console et expliquent comment utiliser la console.

Vous pouvez créer des programmes d'installation et déployer ERA Agent et le produit de sécurité ESET sur les

ordinateurs clients. Après le déploiement d'ERA Agent, vous pourrez gérer des groupes, créer et affecter des

stratégies et configurer des notifications et des rapports. Pour plus d'informations, sélectionnez une des rubriques

suivantes :

Ouverture d'ERA Web Console

Utilisation de l'assistant de démarrage

ERA Web Console

Aperçu de l’état

2.1 Présentation de ESET Remote Administrator

ESET Remote Administrator (ERA) version 6 vous permet de gérer les produits ESET de manière centralisée sur les

postes de travail, les serveurs et les périphériques mobiles dans un environnement réseau. À l'aide d'ESET Remote

Administrator Web Console (ERA Web Console), vous pouvez déployer des solutions ESET, gérer des tâches,

appliquer des stratégies de sécurité, surveiller l'état du système et résoudre rapidement les problèmes ou menaces

sur les ordinateurs distants. ERA est constitué des composants suivants :

ESET Remote Administrator Server : ERA Server peut être installé sur des serveurs Windows et Linux. Il est

également proposé sous la forme d'une appliance virtuelle. Il gère les communications avec les Agents, collecte

les données d'application et les stocke dans la base de données.

ERA Web Console : ERA Web Console remplace ESET Remote Administrator Console (ERAC) des anciennes

versions et constitue l'interface principale qui permet d'administrer les ordinateurs clients de votre

environnement. La console affiche une vue d'ensemble de l'état des clients sur le réseau et permet de déployer à

distance les solutions ESET sur des ordinateurs non administrés. Une fois ESET Remote Administrator Server (ERA

Server) installé, vous pouvez accéder à la console Web à l'aide de votre navigateur Web. Si vous décidez de

rendre le serveur Web accessible via Internet, vous pouvez utiliser ERA à partir de presque n'importe quel

emplacement et/ou périphérique disposant d'une connexion Internet.

ERA Agent : ESET Remote Administrator Agent facilite la communication entre ERA Server et les ordinateurs

clients. Vous devez installer l'Agent sur les ordinateurs clients pour établir une communication entre ces derniers

et ERA Server. Dans la mesure où ERA Agent est situé sur l'ordinateur client et peut stocker plusieurs scénarios de

sécurité, son utilisation réduit considérablement le délai de réaction face aux nouvelles menaces. À l'aide d'ERA

Web Console, vous pouvez déployer ERA Agent sur des ordinateurs non administrés qui ont été reconnus par le

biais d'Active Directory ou ESET Rogue Detection Sensor. Vous pouvez également installer manuellement ERA

Agent sur les ordinateurs clients, si nécessaire.

ERA Proxy : bien qu'ERA Proxy ne soit pas nécessaire pour le déploiement de votre solution ESET, ce composant

assure une évolutivité. Vous pouvez déployer le serveur proxy dans des réseaux de grande taille pour optimiser

les requêtes de base de données, améliorer les performances globales du réseau et répartir la charge sur ERA

Server. ERA Proxy est également chargé de la distribution des données de configuration aux Agents clients. Vous

devez installer ERA Agent sur le même ordinateur que le serveur ERA Proxy afin de faciliter la communication

entre ERA Server et le proxy.

Rogue Detection Sensor : ERA Rogue Detection Sensor détecte les ordinateurs non administrés présents sur le

réseau et envoie leurs informations à ERA Server. Vous pouvez ainsi ajouter facilement de nouveaux ordinateurs

clients à votre réseau sécurisé. RD Sensor mémorise les ordinateurs qui ont été détectés et n'envoie pas deux fois

les mêmes informations.

13

Page 14

Proxy HTTP Apache : service qui peut être utilisé conjointement avec ESET Remote Administrator 6 (et version

ultérieure) pour distribuer des mises à jour aux ordinateurs clients et des packages d'installation à ESET Remote

Administrator Agent.

Connecteur de périphérique mobile : composant qui permet de gérer les périphériques mobiles avec ESET

Remote Administrator, ce qui vous permet de gérer les périphériques mobiles (Android et iOS) et de gérer ESET

Endpoint Security pour Android.

Déploiement de l'appliance virtuelle ERA : l'appliance virtuelle ERA (ERA VA) est proposée aux utilisateurs qui

souhaitent exécuter ESET Remote Administrator (ERA) dans un environnement virtualisé.

ESET License Administrator : ESET License Administrator, nouveau portail de licences pour les produits ESET, vous

permet de gérer les licences en tant que propriétaire de licence (privilèges de renouvellement/d'achat) ou

Administrateur Sécurité (privilège d'administration du produit) et d'observer les événements liés aux licences

(expiration, utilisation et autorisation, par exemple). Reportez-vous à la section ESET License Administrator de ce

document pour des instructions sur l'activation de votre produit ou consultez le Guide de l'utilisateur ESET License

Administrator pour en savoir plus sur l'utilisation d'ESET License Administrator. Si vous possédez déjà un nom

d’utilisateur et un mot de passe fournis par ESET et que vous voulez les convertir en clé de licence, consultez la

section Convertir les informations d’identification de licence héritée.

2.2 Ouverture d'ERA Web Console

ESET Remote Administrator Web Console est l’interface principale pour communiquer avec ERA Server. Vous

pouvez comparer la console à un panneau de commandes centralisé à partir duquel vous pouvez gérer toutes les

solutions de sécurité ESET. Il s’agit d’une interface Web qui est accessible à partir d’un navigateur depuis n’importe

quel emplacement et tout périphérique ayant accès à Internet.

Il existe plusieurs méthodes pour ouvrir ERA Web Console :

Sur le serveur local (l'ordinateur hébergeant la console Web), saisissez cette URL dans le navigateur Web :

https://localhost/era/

À partir de n'importe quel emplacement ayant un accès Internet au serveur Web, saisissez l'URL dans le format

suivant :

https://yourservername/era/

Remplacez « nomvotreserveur » par le nom ou l'adresse IP du serveur Web.

Pour vous connecter à l'appliance virtuelle ERA, utilisez l'URL suivante :

https://[IP address]:8443/

Remplacez [adresse IP] par celle de votre machine virtuelle ERA. Si vous ne vous souvenez pas de l'adresse IP,

reportez-vous à l'étape 9 des instructions pour le déploiement de l'appliance virtuelle.

14

Page 15

Sur le serveur local (l'ordinateur hébergeant la console Web), cliquez sur Démarrer > Tous les programmes >

REMARQUE

Si vous rencontrez des problèmes lors de la connexion et que des messages d'erreur s'affichent, consultez la

section Dépannage de la console Web.

IMPORTANT

Le package d'installation est fourni sous la forme d'un fichier .exe qui est valide uniquement pour Windows.

ESET > ESET Remote Administrator > ESET Remote Administrator Web Console. Un écran de connexion s'affiche

dans votre navigateur Web par défaut. Cela ne s'applique pas à l'appliance virtuelle ERA.

Lorsque le serveur Web (qui exécute ERA Web Console) est fonctionnel, l'écran suivant s'affiche.

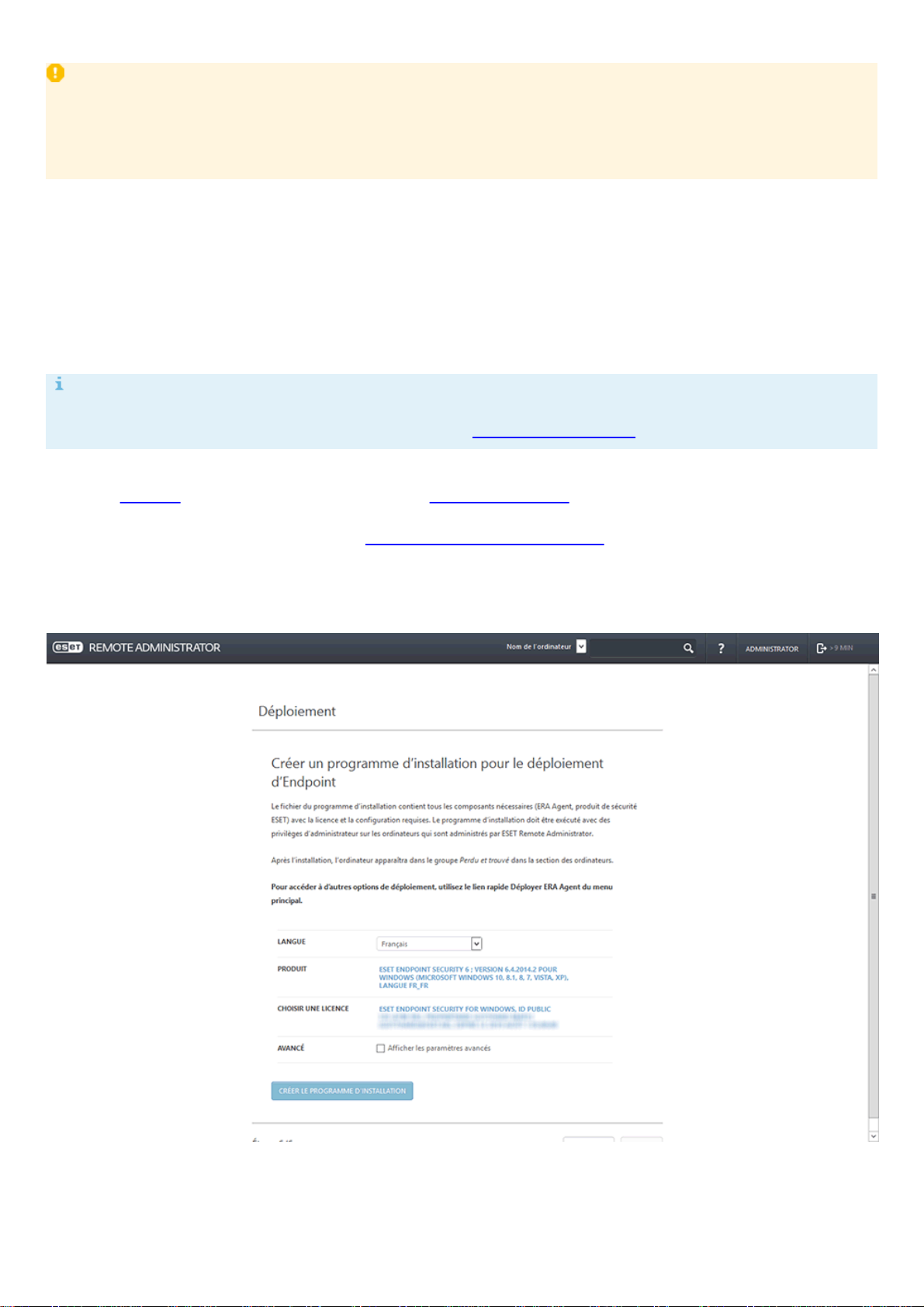

2.3 Utilisation de l'assistant de démarrage

Lorsque vous vous connectez à la console Web pour la première fois, un assistant de démarrage pour ESET Remote

Administrator s'affiche. Cet assistant donne des informations de base sur les sections importantes d'ERA Web

Console, ERA Agent et des produits de sécurité ESET. Vous obtiendrez des informations sur les sections Ordinateurs,

Groupes, Tâches, ERA Agent et ESET Endpoint Security 6 ou ESET Endpoint Antivirus 6.

La dernière étape de l'assistant qui est appelée Déploiement permet de créer un package d'installation tout en un

(contenant ERA Agent et le produit de sécurité ESET).

Si vous ne souhaitez pas utiliser l'assistant, cliquez sur Fermer l’assistant de démarrage. ERA Web Console s'ouvre.

L'assistant ne s'affichera pas à la prochaine connexion à ERA Web Console. Vous pouvez afficher de nouveau

l'assistant de démarrage en réinitialisant l'état utilisateur stocké. Pour plus d'informations, reportez-vous aux

paramètres utilisateur.

L'utilisation de l'assistant n'est pas obligatoire. Vous pouvez créer un programme d'installation tout en un de l'agent

en cliquant sur Déployer ERA Agent... dans la section Liens rapides de la barre de menus.

15

Page 16

IMPORTANT

Si vous souhaitez créer un package d'installation, un jeu d'autorisations d'administration doit être affecté à votre

compte d'utilisateur. Lorsqu'un compte d'utilisateur dispose d'un jeu d’autorisations d’installation assistée du

serveur ou d'un jeu d’autorisations du réviseur, l'assistant de démarrage ne contient pas la dernière étape

appelée Déploiement . L'utilisateur n'a donc pas la possibilité de créer un package d'installation.

Pour créer un package d'installation, procédez comme suit :

REMARQUE

Si aucun fichier d'installation du produit n'est visible, vérifiez que le référentiel est défini sur SÉLECTION

AUTOMATIQUE, dans la section Paramètres avancés des Paramètres du serveur.

1. Langue : sélectionnez la langue du programme d'installation dans la liste déroulante des langues prises en

charge.

2. Produit : sélectionnez un fichier d'installation du produit de sécurité ESET dans la liste. Si vous sélectionnez la

version 6.3 ou une version antérieure, l'activation automatique du produit ne fonctionne pas. Vous devrez activer

le produit ultérieurement. La version 6.4 ou ultérieure du produit de sécurité ESET est activée automatiquement

pendant l'installation.

3. Choisir une licence (facultatif) : vous pouvez ajouter une licence à l'aide de l'une des méthodes décrites dans la

section Licences. Si des licences figurent déjà dans Gestion de licences, sélectionnez la licence qui sera utilisée

pour activer le produit de sécurité ESET pendant l'installation. Si vous ne choisissez pas de licence, vous pouvez

créer un programme d'installation sans et activer le produit ultérieurement.

4. Si vous cochez la case Avancé vous pouvez choisir un certificat d’agent et saisir la phrase secrète du certificat, si

nécessaire (si vous avez spécifié une phrase secrète pendant l'installation d'ERA ou si vous utilisez un certificat

personnalisé avec une phrase secrète, par exemple). Sinon, laissez le champ Phrase secrète du certificat vide.

5. Cliquez sur Créer le programme d’installation. Les fichiers du package d'installation tout en un sont alors générés

pour les systèmes d'exploitation 32 et 64 bits. Cliquez sur la version de votre choix pour commencer à la

télécharger. Une fois le téléchargement terminé, vous serez invité à spécifier l'emplacement où stocker le fichier

( ERA_Installer_x32_en_US.exe ou ERA_Installer_x64_en_US.exe, par exemple), cliquez sur Enregistrer le fichier.

16

Page 17

6. Exécutez le fichier du package d'installation tout en un sur un ordinateur client. Pour obtenir des instructions

détaillées, consultez Assistant de configuration tout en un de l'agent.

2.4 ERA Web Console

La console Web ESET Remote Administrator est l’interface principale pour communiquer avec ERA Server. Vous

pouvez la comparer à un panneau de commandes centralisé à partir duquel vous pouvez gérer toutes les solutions

de sécurité ESET. Il s’agit d’une interface Web qui est accessible à partir d’un navigateur (voir Navigateurs Web pris

en charge) depuis n’importe quel emplacement et tout périphérique ayant accès à Internet.

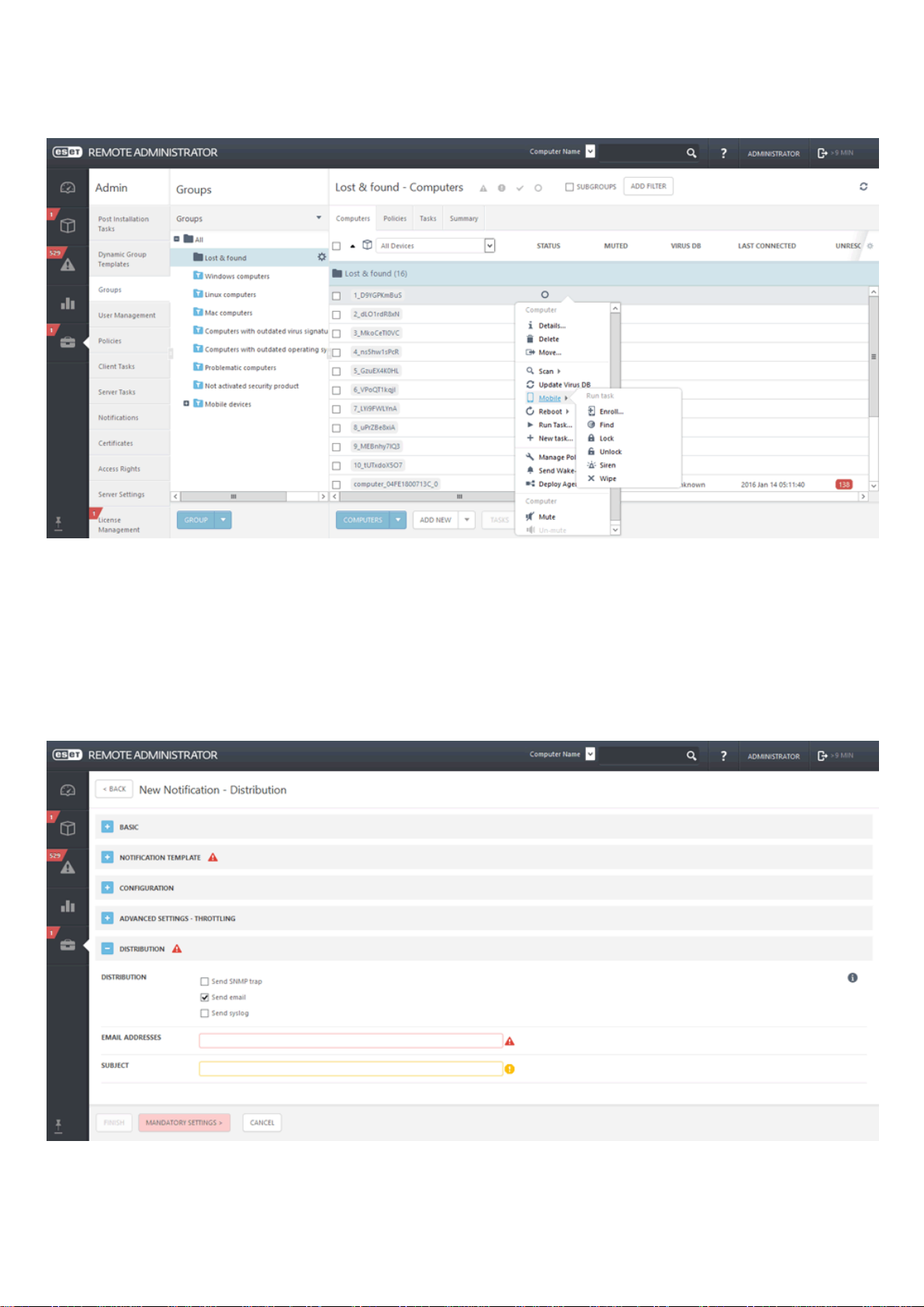

Dans la présentation classique de la console Web ERA :

L'utilisateur actuellement connecté est toujours affiché en haut à droite, où le délai d'expiration de la session fait

l'objet d'un compte à rebours. Vous pouvez cliquez sur Déconnexion à tout moment pour vous déconnecter. Si

une session expire (en raison de l’inactivité de l’utilisateur), l’utilisateur doit se reconnecter.

Pour modifier les paramètres utilisateur, cliquez sur votre nom d'utilisateur situé dans le coin supérieur droit

d'ERA Web Console.

Vous pouvez cliquer sur ? dans la partie supérieure de n’importe quel écran pour afficher l’aide de cet écran.

Le menu est accessible à tout moment à gauche, sauf lors de l'utilisation d'un assistant. Pour afficher le menu,

placez le pointeur de votre souris dans la partie gauche de l’écran. Le menu contient également des liens rapides

et la version de votre console Web.

Le fichier signale toujours un menu contextuel.

Cliquez sur Rafraîchir pour recharger/actualiser les informations affichées.

L'aperçu de l'état vous indique comment tirer pleinement parti d’ESET Remote Administrator. Il vous guide tout au

long des étapes recommandées.

17

Page 18

Les écrans contenant une arborescence possède des contrôles spécifiques. L'arborescence est affichée à gauche et

les actions apparaissent en dessous. Cliquez sur un élément de l'arborescence pour afficher des options pour celuici.

18

Page 19

Les tables vous permettent de gérer les unités d'une ligne ou dans un groupe (lorsque plusieurs lignes sont

sélectionnées). Cliquez sur une ligne pour afficher les options des unités de celle-ci. Les données des tables

peuvent être filtrées et triées.

Dans ERA, les objets peuvent être modifiés à l'aide d'assistants. Tous les assistants partagent les comportements

suivants :

o Les étapes s'affichent verticalement, de haut en bas.

o L'utilisateur peut revenir à une étape à tout moment.

o Les données d'entrée non valides sont signalées lorsque vous placez le curseur dans un nouveau champ. L'étape

de l'assistant contenant des données d'entrée non valides est indiquée également.

o Vous pouvez vérifier à tout moment les données non valides en cliquant sur Paramètres obligatoires.

o Le bouton Terminer n'est pas disponible tant que toutes les données d'entrée ne sont pas correctes.

19

Page 20

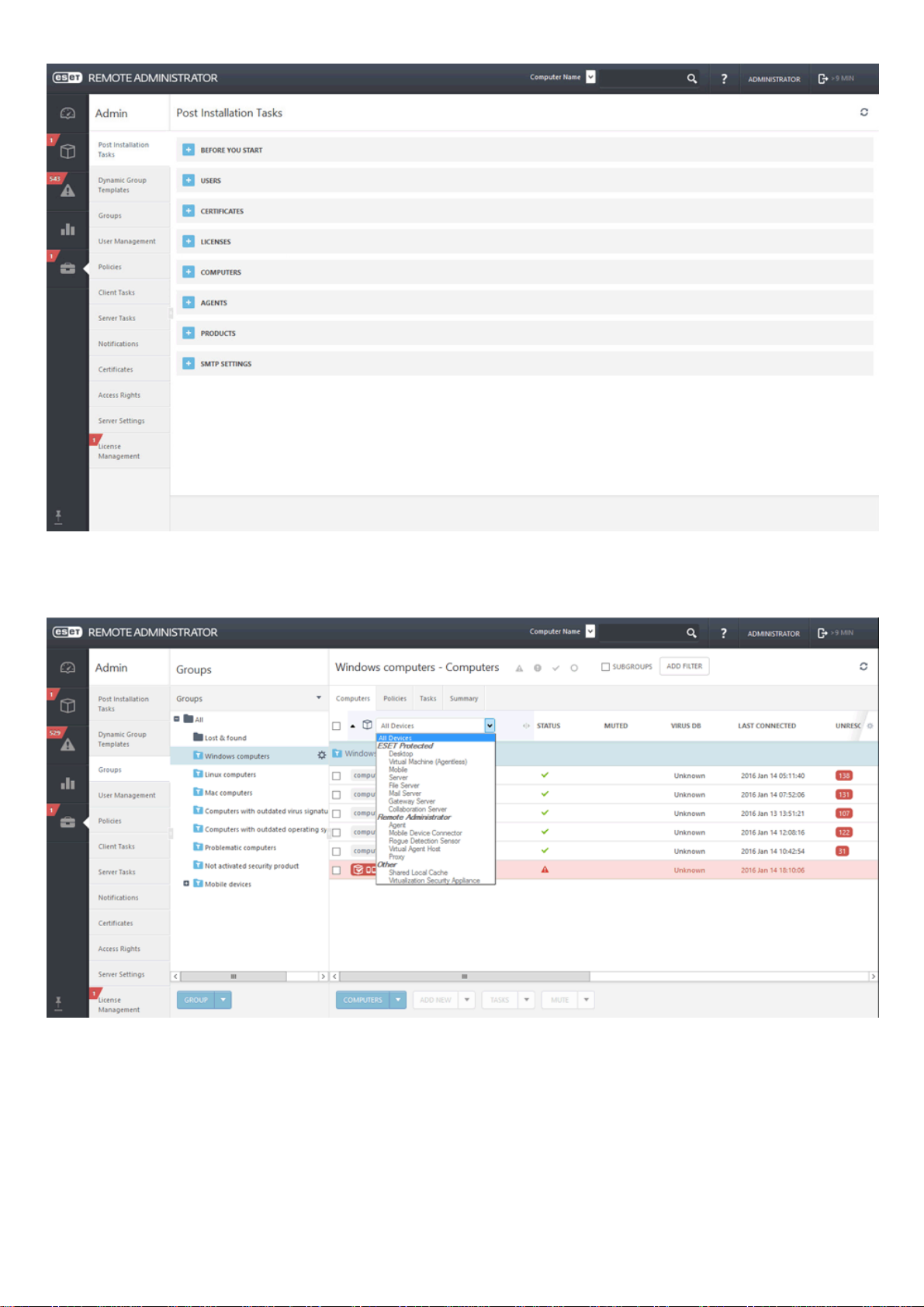

3. Utilisation d'ERA Web Console

REMARQUE

un bouton est commun à tous les nouveaux éléments : Paramètres obligatoires. Ce bouton rouge est affiché

lorsque des paramètres obligatoires n'ont pas été configurés et que la création ne peut donc pas être effectuée.

Ces paramètres obligatoires sont également indiqués par un point d'exclamation rouge en regard de chaque

section. Cliquez sur Paramètres obligatoires pour accéder à la section dans laquelle se trouvent les paramètres

en question.

Tous les clients sont gérés par le biais d'ERA Web Console. Cette console est accessible à l’aide d’un navigateur

compatible depuis n’importe quel périphérique. La console Web est divisée en trois sections principales :

1. Dans la partie supérieure de la console Web, vous pouvez utiliser l'outil Recherche rapide. Saisissez un nom de

client ou une adresse IPv4/IPv6, puis cliquez sur le symbole de la loupe ou appuyez sur Entrée. Vous êtes alors

redirigé vers la section Groupes dans laquelle le client est affiché.

2. Le menu situé à gauche contient les sections principales d'ESET Remote Administrator et les liens rapides

suivants :

Tableau de bord

Ordinateurs

Menaces

Rapports

Admin

Accès rapides

Nouvel utilisateur natif

Nouvelle stratégie

Nouvelle tâche client

Déployer ERA Agent

Aide

À propos de

3. Les boutons situés dans la partie inférieure de la page sont uniques à chaque section et chaque fonction. Ils sont

décrits en détail dans les chapitres correspondants.

Règles générales

Les paramètres requis (obligatoires) sont toujours signalés par un point d'exclamation rouge situé en regard de la

section et des paramètres correspondants. Pour accéder aux paramètres obligatoires (le cas échéant), cliquez sur

Paramètres obligatoires dans la partie inférieure de chaque page.

Si vous avez besoin d'aide lors de l'utilisation d'ESET Remote Administrator, cliquez sur l'icône ? dans le coin

supérieur droit ou accédez à la partie inférieure du volet gauche, puis cliquez sur Aide. La fenêtre d'aide

correspondant à la page actuelle s'affiche alors.

Pour plus d'informations, reportez-vous à la section Admin.

20

Page 21

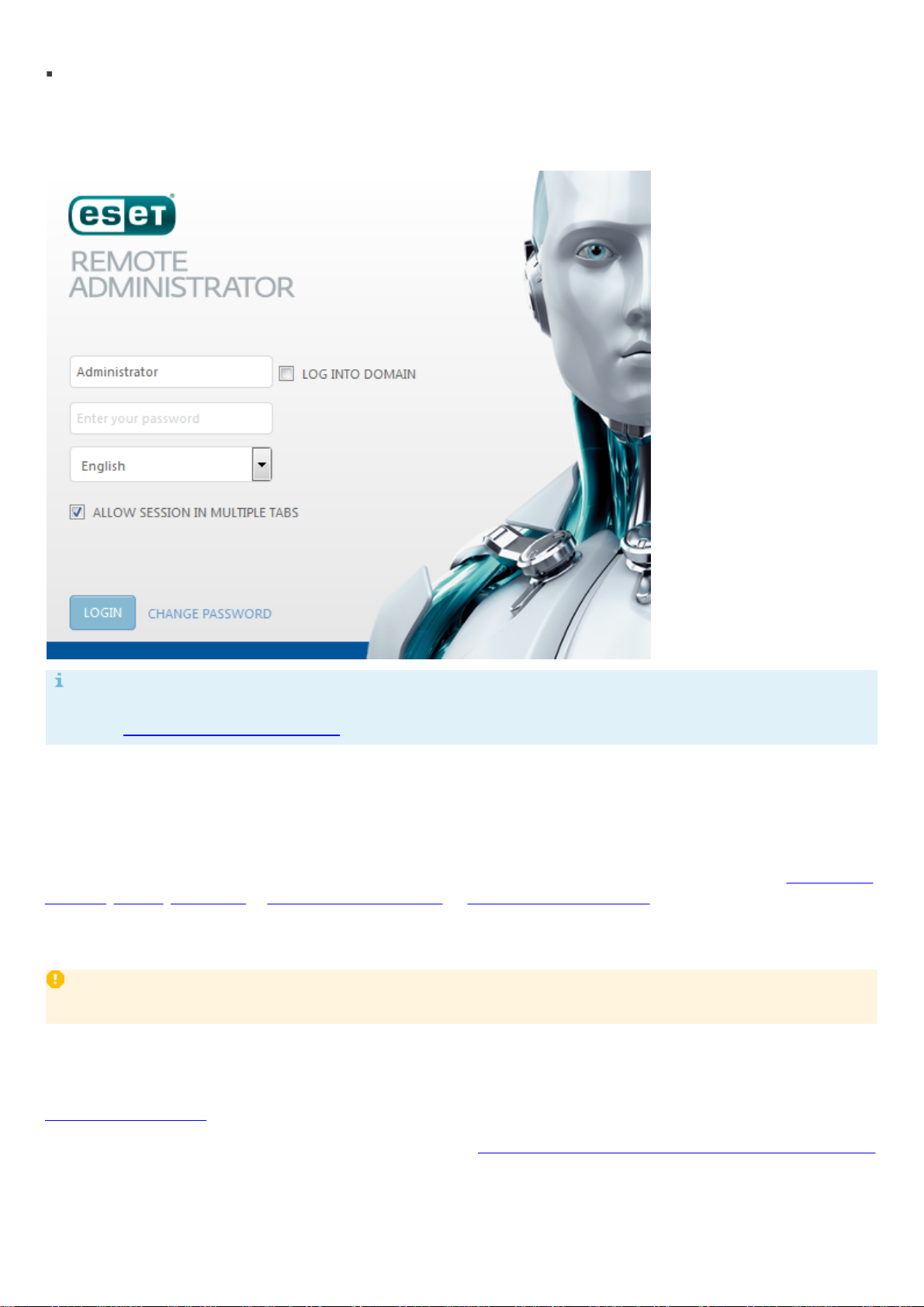

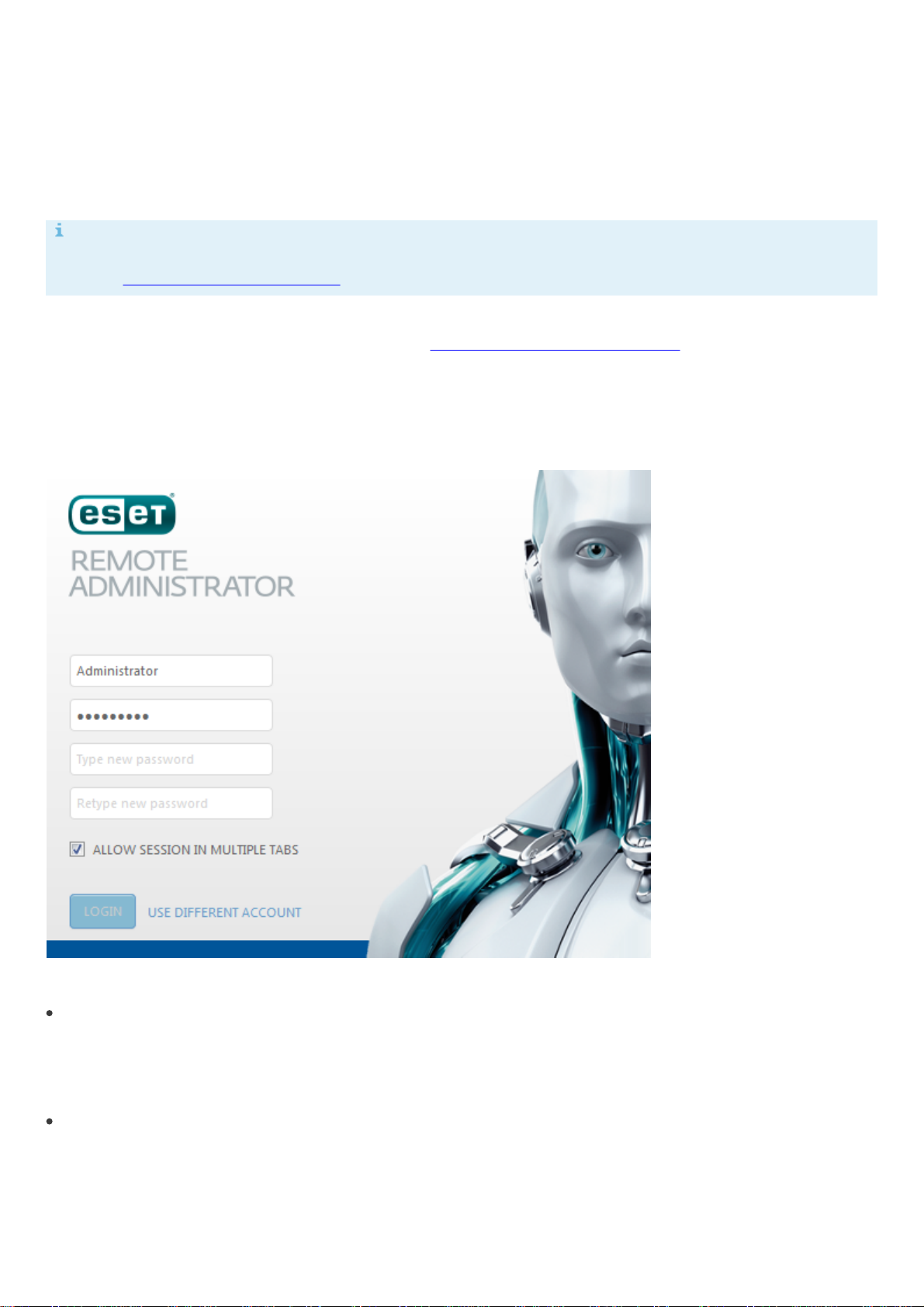

3.1 Écran de connexion

REMARQUE

Si vous rencontrez des problèmes lors de la connexion et que des messages d'erreur s'affichent, consultez la

section Dépannage de la console Web pour obtenir des suggestions pour résoudre le problème.

Un utilisateur doit disposer d'informations d'identification (nom d'utilisateur et mot de passe) pour se connecter à

la console Web. Il est également possible de se connecter en tant qu'utilisateur de domaine en cochant la case en

regard de l'option Connexion au domaine (un utilisateur de domaine n'est pas associé à un groupe de domaines

mappé).

Vous pouvez sélectionner votre langue en cliquant sur la liste déroulante en regard de la langue actuellement

sélectionnée. Pour plus d'informations, consultez cet article de la base de connaissances.

Décochez la case Autoriser la session dans plusieurs onglets si vous ne souhaitez pas permettre aux utilisateurs

d'ouvrir ERA Web Console dans plusieurs onglets de leur navigateur Web.

Modifier le mot de passe/Utiliser un autre compte : permet de modifier le mot de passe ou de revenir à l’écran de

connexion.

Gestion des sessions et mesures de sécurité :

Verrouillage de l'adresse IP de connexion

Après 10 tentatives infructueuses de connexion à partir d’une même adresse IP, les tentatives suivantes sont

bloquées pendant environ 10 minutes. Le blocage de l'adresse IP n'a aucune incidence sur les sessions

existantes.

Verrouillage de l'adresse d'ID de session incorrect

Après avoir utilisé à 15 reprises un ID de session incorrect à partir d’une même adresse IP, les connexions

suivantes à partir de cette adresse sont bloquées pendant environ 15 minutes. Les ID de session ayant expiré ne

sont pas comptabilisé. Un ID de session expiré dans le navigateur n'est pas considéré comme une attaque. Le

blocage de 15 minutes de l’adresse IP englobe toutes les actions (y compris les demandes valides).

21

Page 22

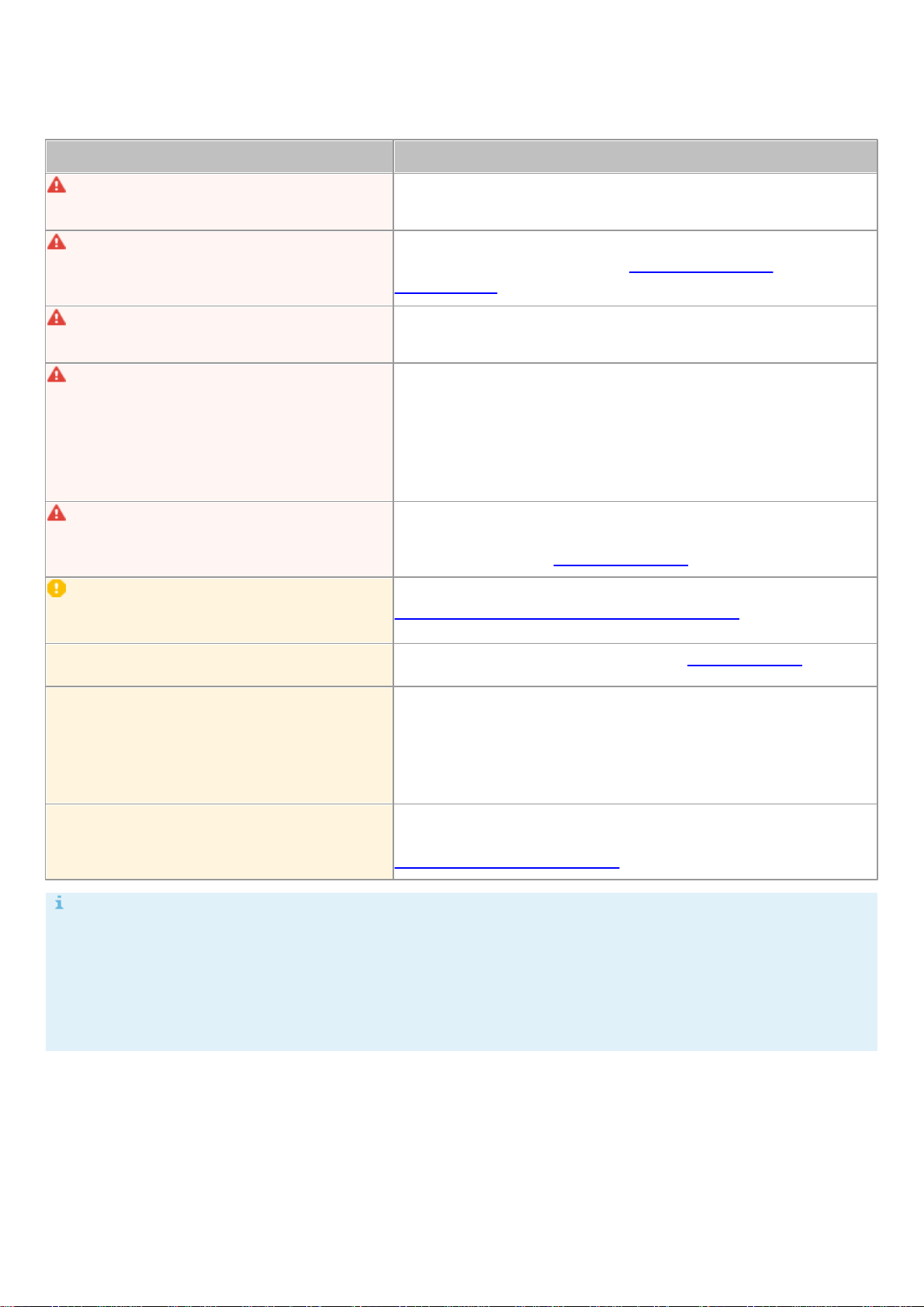

3.1.1 Dépannage - Console Web

Message d'erreur

Cause possible

Échec de la connexion : nom d'utilisateur ou

mot de passe non valide.

Vérifiez avec soin que vous avez saisi correctement le nom

d'utilisateur et le mot de passe.

Échec de la connexion : la connexion a

échoué avec l’état « Non connecté ».

Vérifiez si les services ERA Server et de base de données sont en

cours d'exécution. Consultez cet article de la base de

connaissances.

Échec de la connexion : erreur de

communication

Vérifiez qu'Apache Tomcat est en cours d'exécution et fonctionne

correctement.

Échec de la connexion : délai de connexion.

Vérifiez la connexion réseau et les paramètres du pare-feu pour

vous assurer qu'ERA Web Console peut communiquer avec ERA

Server. Si ERA Server est surchargé, essayez d'effectuer un

redémarrage. Ce problème peut également se produire si vous

utilisez des versions d'ERA Server et d'ERA Web Console

différentes.

Échec de la connexion : aucun droit d’accès

n’est affecté à l’utilisateur.

Aucun droit d'accès n'est affecté à l'utilisateur. Connectez-vous en

tant qu'administrateur et modifiez le compte d'utilisateur en

affectant au moins un jeu d'autorisations à cet utilisateur.

Utilisation d’une connexion non chiffrée !

Configurez le serveur Web pour utiliser le

protocole HTTPS.

Pour des raisons de sécurité, nous vous recommandons de

configurer ERA Web Console pour utiliser HTTPS.

JavaScript est désactivé. Activez JavaScript dans

votre navigateur.

Activez JavaScript ou mettez à jour votre navigateur Web.

L'écran de connexion n'est pas visible ou il

semble se charger constamment.

Redémarrez le service ESET Remote Administrator Server. Une fois

le service ESET Remote Administrator Server fonctionnel et en

cours d'exécution, redémarrez le service Apache Tomcat. Une fois

cette opération terminée, l'écran de connexion d'ESET Remote

Administrator Web Console se charge correctement.

« Une erreur inattendue s'est produite » ou

« Une exception non interceptée s'est

produite ».

Cette erreur se produit généralement lorsque vous accédez à ESET

Remote Administrator Web Console. Consultez la liste des

navigateurs Web pris en charge.

REMARQUE

Comme la console Web utilise un protocole sécurisé (HTTPS), un message relatif à un certificat de sécurité ou à

une connexion non approuvée peut s'afficher dans le navigateur Web (les termes exacts du message dépendent

du navigateur utilisé). Ce message s'affiche, car le navigateur demande la vérification de l'identité du site

auquel vous accédez. Cliquez sur Poursuivre sur ce site Web (Internet Explorer) ou Je comprends les risques,

sur Ajouter une exception..., puis sur Confirmer l'exception de sécurité (Firefox) pour accéder à ERA Web

Console. Cela s'applique uniquement lorsque vous accédez à l'URL d'ESET Remote Administrator Web Console.

Cette section a pour but de vous aider à comprendre les messages d'erreur de connexion de la console Web :

22

Page 23

3.2 Tableau de bord

La page Tableau de bord est la page par défaut qui s'affiche lorsqu'un utilisateur se connecte à ERA Web Console

pour la première fois. Elle affiche des rapports prédéfinis sur votre réseau. Vous pouvez passer d'un tableau de bord

à un autre à l'aide des onglets situés dans la barre de menus supérieure. Chaque tableau de bord est composé de

plusieurs rapports. Vous pouvez personnaliser les tableaux de bord selon vos préférences en ajoutant des rapports,

en modifiant ceux existants, en les redimensionnant et en les déplaçant. Vous obtenez ainsi une vue d'ensemble

complète d'ESET Remote Administrator et de ses composants (clients, groupes, tâches, stratégies, utilisateurs,

compétences, etc.).

ESET Remote Administrator contient cinq tableaux de bord préconfigurés :

Ordinateurs

Ce tableau de bord vous donne une vue d'ensemble des ordinateurs clients : état de la protection, systèmes

d'exploitation, état de mise à jour, etc.

Remote Administrator Server

Ce tableau de bord affiche des informations sur ESET Remote Administrator Server : charge du serveur, clients

présentant des problèmes, charge CPU, connexions de base de données, etc.

Menaces virales

Ce tableau de bord contient des rapports sur le module antivirus des produits de sécurité des clients : menaces

actives, menaces au cours des 7/30 derniers jours, etc.

Menaces liées au pare-feu

Événements de pare-feu des clients connectés selon la gravité, l'heure de signalement, etc.

Applications ESET

Ce tableau de bord permet de consulter des informations sur les applications ESET installées.

Fonctionnalités des tableaux de bord :

23

Page 24

3.2.1 Paramètres utilisateur

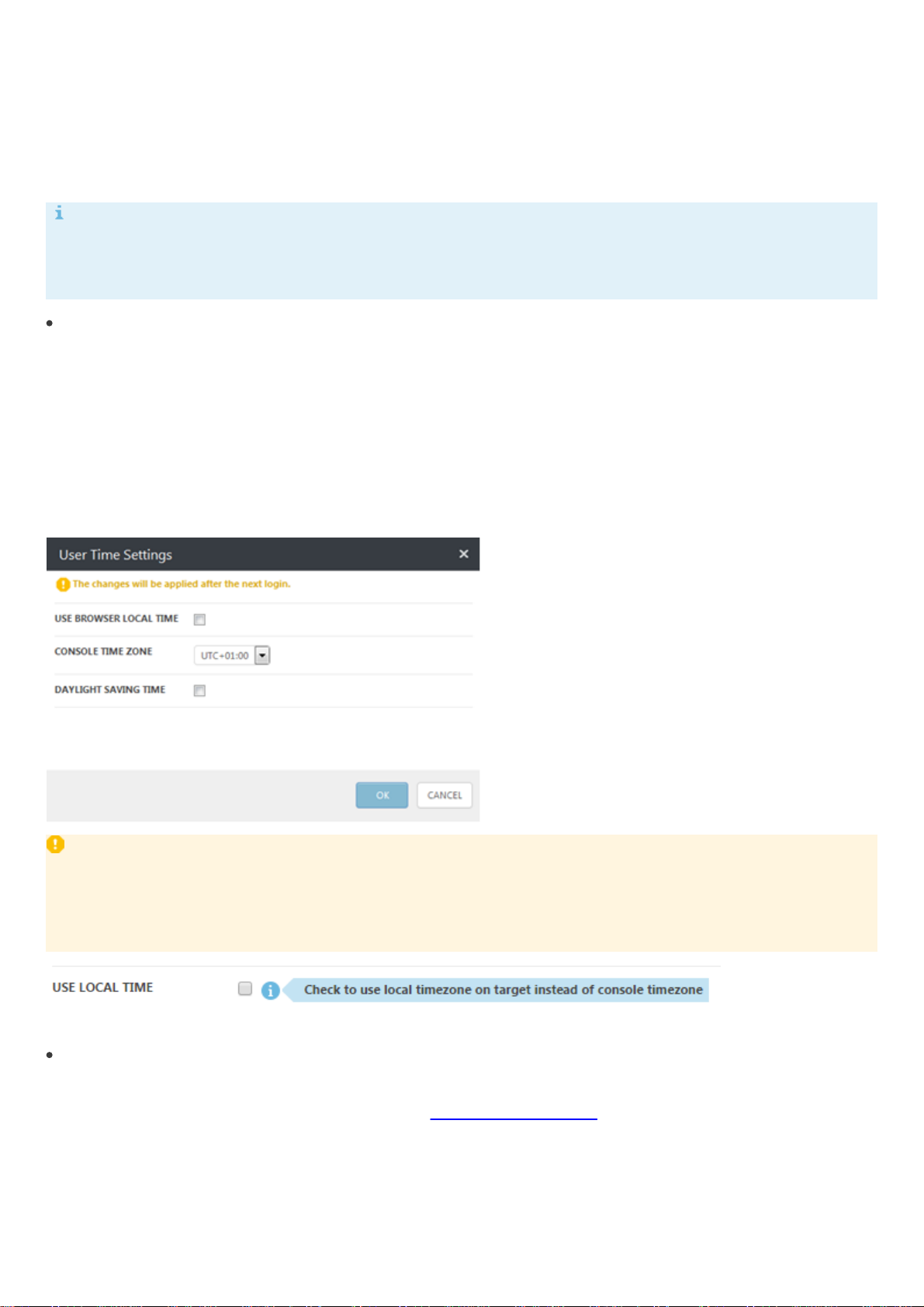

REMARQUE

Ce paramètre utilisateur s'applique uniquement à l'utilisateur actuellement connecté. Chaque utilisateur peut

posséder ses paramètres d'heure préférés pour ERA Web Console. Les paramètres d'heure propres à l'utilisateur

sont appliqués quel que soit l'emplacement d'accès à ERA Web Console.

IMPORTANT

Dans certains cas, l'option permettant d'utiliser un autre fuseau horaire (l'heure locale d'un client sur lequel

s'exécute ERA, par exemple) devient disponible. Ce paramètre peut s'avérer particulièrement utile lors de la

configuration de déclencheurs. Lorsque cette option est disponible, cela est indiqué dans ERA Web Console.

Vous avez alors la possibilité d'utiliser l'heure locale ou non.

Dans cette section, vous pouvez personnaliser les paramètres utilisateur. Cliquez sur le compte d'utilisateur dans le

coin supérieur droit de la fenêtre de la console Web (à gauche du bouton Déconnexion) pour afficher tous les

utilisateurs actifs. Vous pouvez vous connecter à ERA Web Console à partir de différents navigateurs Web,

ordinateurs et périphériques mobiles en même temps. Toutes vos sessions s'affichent dans cette section.

Paramètres d’heure :

Toutes les informations sont stockées en interne dans ESET Remote Administrator à l'aide de la norme UTC

(Coordinated Universal Time, temps universel coordonné). L'heure UTC est automatiquement convertie dans le

fuseau horaire utilisé par ERA Web Console (en tenant compte du changement d'heure hiver/été). ERA Web

Console affiche l'heure locale du système sur lequel la console est exécutée (et non pas l'heure UTC interne). Vous

pouvez remplacer ce paramètre pour définir manuellement l'heure dans ERA Web Console.

Décochez la case située en regard de l'option Utiliser l’heure locale du navigateurpour remplacer le paramètre par

défaut. Vous pouvez alors spécifier le fuseau horaire de la console manuellement et choisir d'utiliser ou non

l'option Heure d'été.

Cliquez sur le bouton Enregistrer les paramètres d’heure pour confirmer vos modifications.

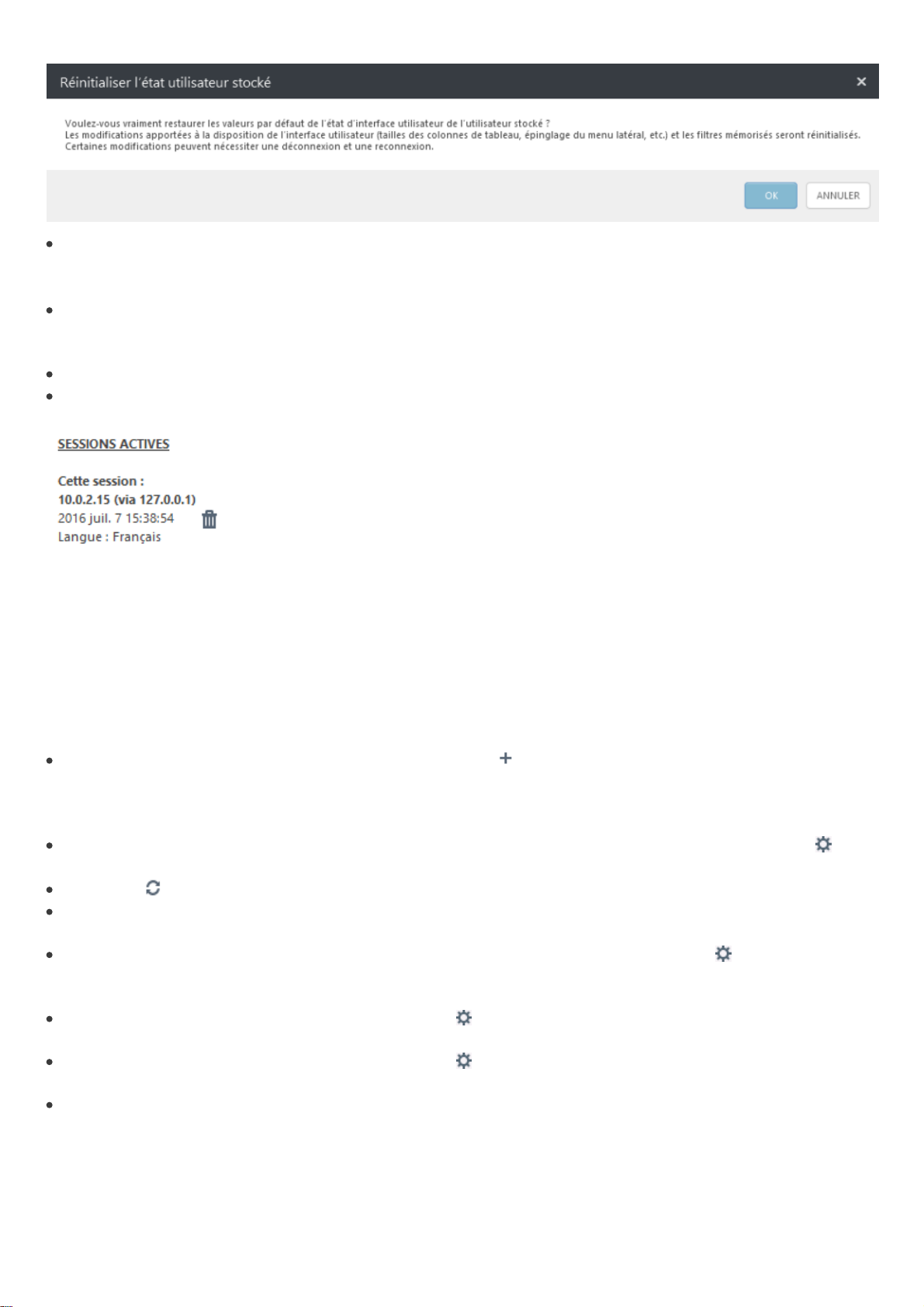

État utilisateur stocké :

Vous pouvez rétablir l'état par défaut de l'interface utilisateur d'un utilisateur stocké en cliquant sur le bouton

Réinitialiser l’état utilisateur stocké. Cela comprend l'assistant de démarrage, les tailles des colonnes de tableau,

les filtres mémorisés, menu latéral épinglé, etc.

24

Page 25

Sessions actives

Les informations sur toutes les sessions actives de l'utilisateur actuelle comprennent les éléments suivants :

Adresse IP de l'ordinateur client ou du périphérique mobile sur lequel un utilisateur est connecté à ERA Web

Console et via adresse IP (entre crochets) du serveur Web qui exécute ERA Web Console. Si ERA Web Console

s'exécute sur le même ordinateur qu'ERA Server, via 127.0.0.1 s'affiche.

Date et heure de connexion d'un utilisateur.

Langue sélectionnée pour ERA Web Console.

La session actuelle est appelée Cette session. Si vous souhaitez déconnecter une session active, cliquez sur l'icône

Corbeille.

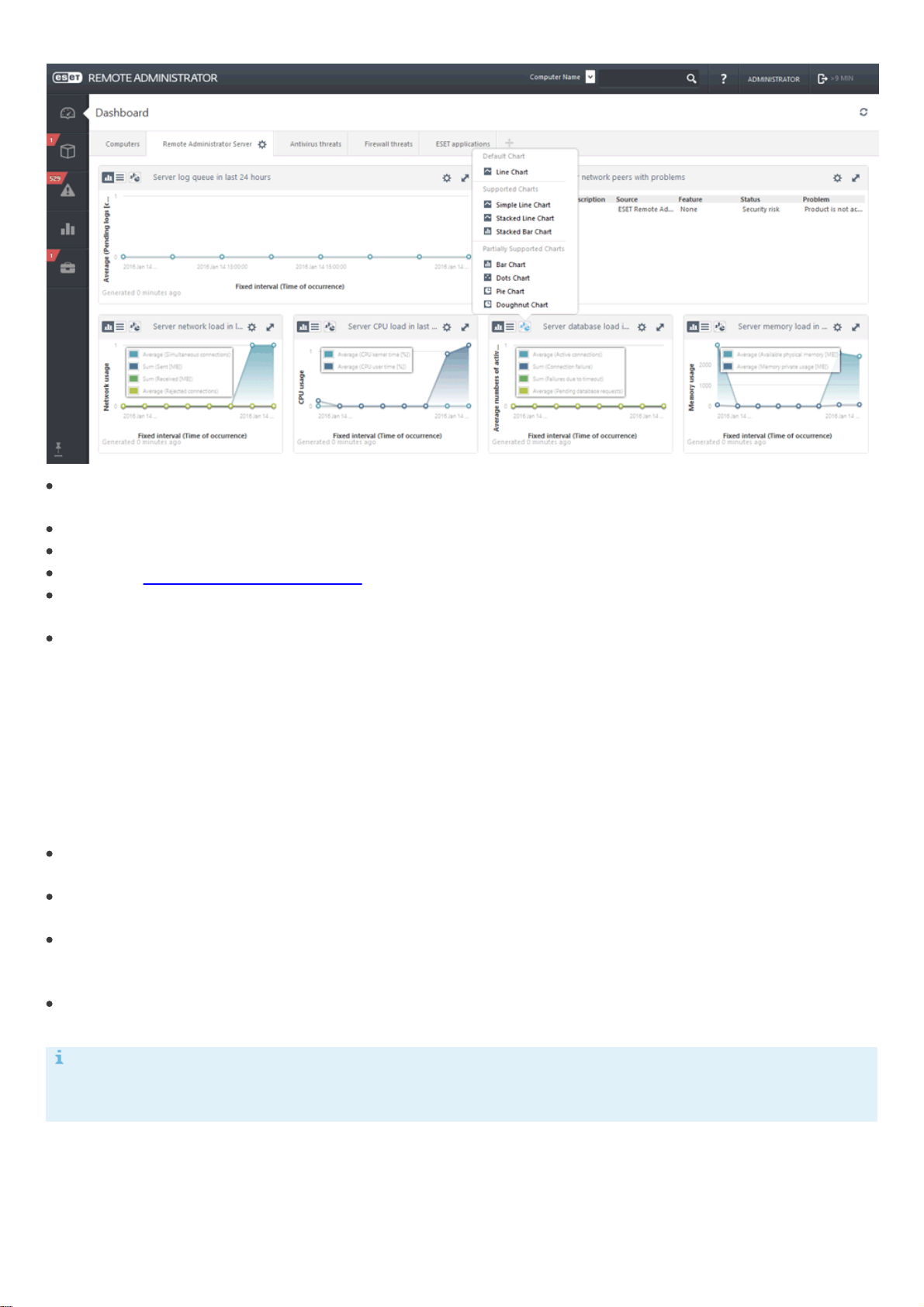

3.2.2 Paramètres de tableau de bord

Les paramètres de tableau de bord sont disponibles pour tous les tableaux de bord, qu'ils soient prédéfinis ou

nouvellement créés. Ils vous permettent de gérer vos tableaux de bord. Les options disponibles sont décrites cidessous.

Ajouter un nouveau tableau de bord : cliquez sur le symbole situé dans la partie supérieure du titre Tableau de

bord. Saisissez le nom du nouveau tableau de bord, puis cliquez sur OK pour confirmer l'opération. Un tableau de

bord avec un champ de rapport vide est créé. Une fois le tableau de bord configuré, vous pouvez commencer à y

ajouter des rapports.

Dupliquer un tableau de bord : sélectionnez le tableau de bord à dupliquer, puis cliquez sur le symbole d' situé

en regard de son nom. Sélectionnez Dupliquer dans la liste. Un tableau de bord en double est créé.

Cliquez sur Rafraîchir la page pour recharger/actualiser les informations affichées.

Déplacer un tableau de bord : cliquez sur le nom d'un tableau de bord et faites-le glisser pour modifier sa position

par rapport aux autres tableaux de bord.

Modifier la taille du tableau de bord (nombre de rapports affichés) : cliquez sur le symbole > Changer de

structure. Sélectionnez le nombre de rapports à afficher dans le tableau de bord (faites glisser) et cliquez sur ces

derniers. La structure du tableau de bord change.

Renommer un tableau de bord : cliquez sur le symbole situé en regard du nom du tableau de bord, puis sur

Renommer. Saisissez un nouveau nom pour le tableau de bord, puis cliquez sur OK.

Renommer un tableau de bord : cliquez sur le symbole situé en regard du nom du tableau de bord, sur

Supprimer, puis confirmez la suppression.

Redimensionner : cliquez sur le symbole de flèche à deux pointes à droite du rapport pour redimensionner ce

dernier. Les rapports les plus pertinents sont plus grands, tandis que les moins pertinents sont plus petits. Vous

pouvez également basculer en mode Plein écran pour afficher un rapport plein écran.

25

Page 26

Changer de type de diagramme : cliquez sur le symbole de diagramme situé dans le coin supérieur gauche, puis

REMARQUE

les résultats que vous obtenez lorsque vous descendez dans la hiérarchie d'autres rapports affichent les 1 000

premiers éléments uniquement.

sélectionnez Diagramme sectoriel, Diagramme linéaire ou une autre option pour modifier le type de diagramme.

Cliquez sur Rafraîchir pour actualiser les informations affichées.

Cliquez sur Modifier pour afficher un autre rapport.

Cliquez sur Modifier le modèle de rapport pour ajouter ou modifier un modèle.

Cliquez sur Définir l'intervalle de rafraîchissement pour définir la fréquence de rafraîchissement des données

d'un rapport. L'intervalle de rafraîchissement par défaut est 120 secondes.

Renommez/Supprimez le rapport.

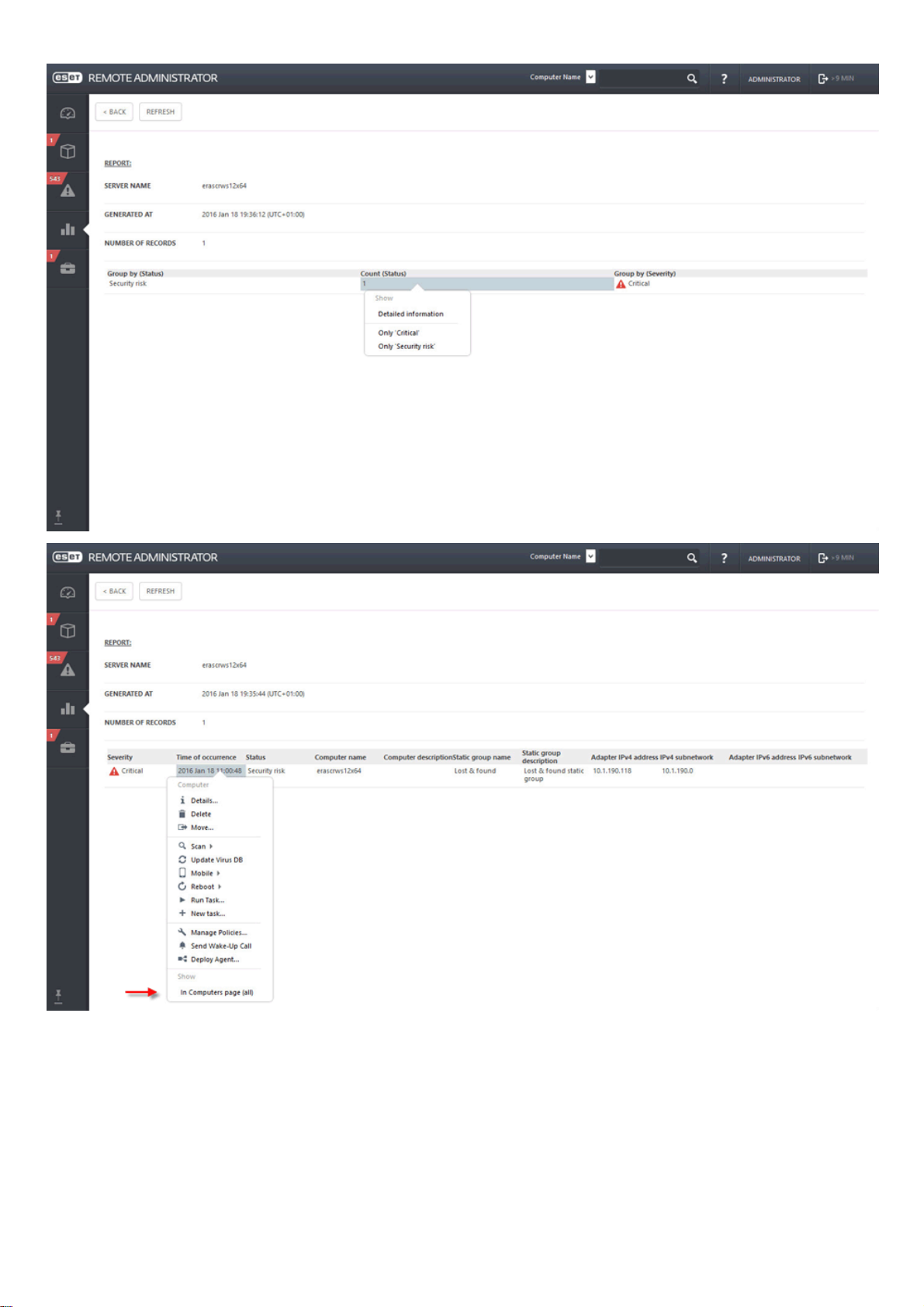

3.2.3 Descendre dans la hiérarchie

Cette fonctionnalité de tableau de bord est utile pour examiner les données plus en détail. Elle permet de

sélectionner de manière interactive des éléments spécifiques d'une synthèse et d'afficher des données détaillées

sur ceux-ci. Concentrez-vous sur l'élément qui vous intéresse en allant des informations de synthèse aux

informations les plus détaillées sur celui-ci. En règle générale, vous pouvez descendre de plusieurs niveaux dans la

hiérarchie.

Il existe quatre types de descentes dans la hiérarchie :

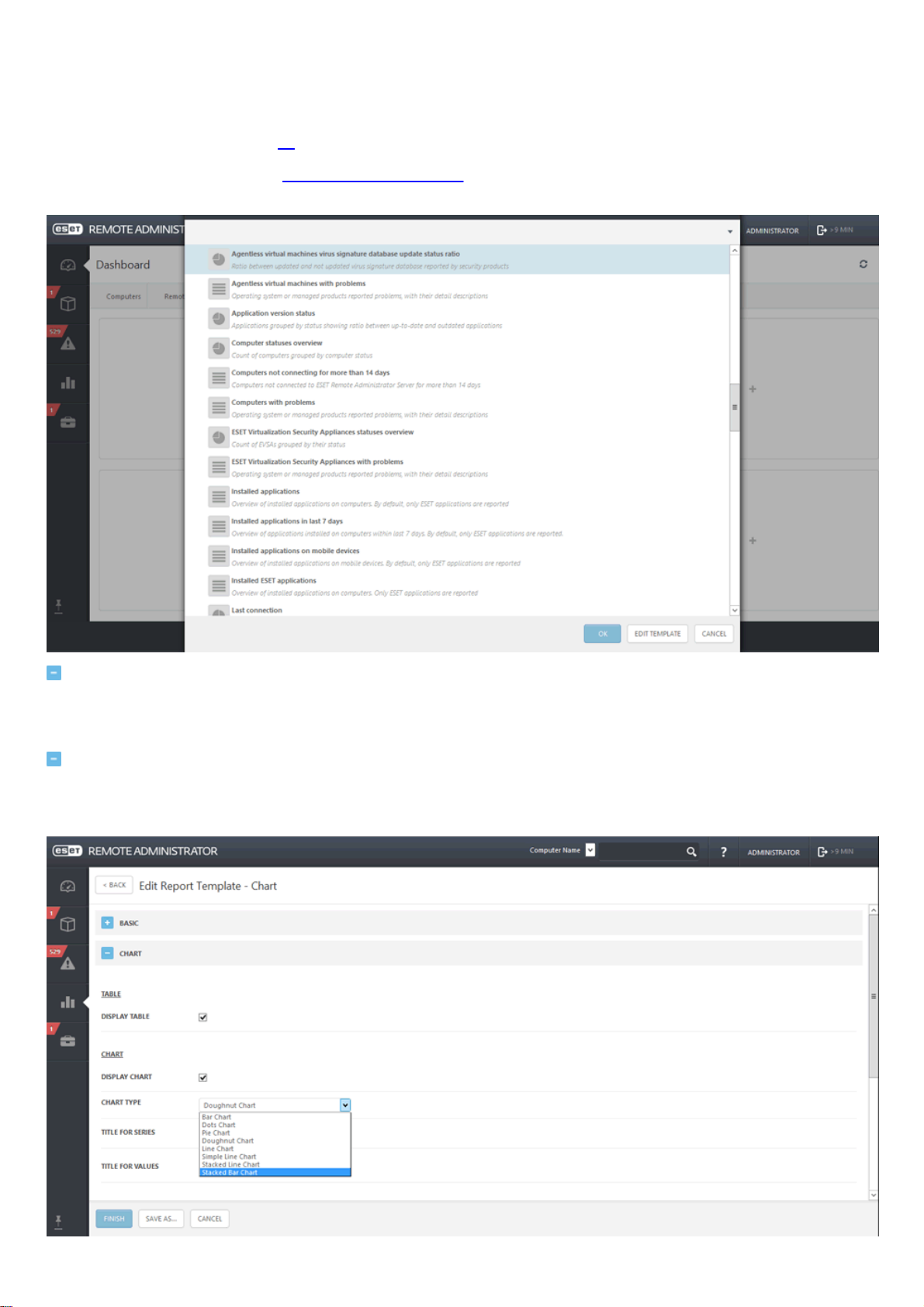

Affichez des informations détaillées : nom de l'ordinateur et description, nom du groupe statique, etc. Permet