Page 1

ESET

REMOTE

ADMINISTRATOR 6

Guide d'installation, de mise à niveau et de migration

Cliquez ici pour accéder à la dernière version de ce document.

Page 2

ESET REMOTE ADMINISTRATOR 6

Copyright 2015 de ESET, spol. s r.o.

ESET Remote Admi nistrator 6 a été dével oppé par ESET, s pol. s r.o.

Pour pl us d'informati ons, vis itez www.eset.com/fr.

Tous droits réservés . Aucune partie de cette docume ntation ne peut être reproduite,

stockée dans un système d'a rchivage ou tra nsmis e s ous quel que forme ou par

quelque moyen que ce soi t, électroni que, mécanique, photocopie, e nregis trement,

numéris ation ou a utre, sans l'a utoris ation écrite de l'auteur.

ESET, spol . s r.o. s e réserve le droit de modifi er les applica ti ons décrites sa ns préa vis.

Service client : www.eset.com/s upport

RÉV. 02/09/2015

Page 3

Table des

....................................................................................................5Fonctionnalités1.1

....................................................................................................6Architecture1.2

1.2.1

1.2.2

1.2.3

1.2.4

1.2.5

1.2.6

1.2.7

1.2.7.1

1.2.7.2

1.2.7.3

1.2.8

....................................................................................................15Produits et langues pris en charge1.3

....................................................................................................17Systèmes d'exploitation pris en charge2.1

2.1.1

2.1.2

2.1.3

....................................................................................................20Matériel2.2

....................................................................................................20Base de données2.3

....................................................................................................20Ports utilisés2.4

....................................................................................................23Installation sous Windows3.1

3.1.1

3.1.1.1

3.1.2

3.1.3

3.1.4

3.1.4.1

3.1.4.1.1

3.1.4.2

3.1.4.3

3.1.4.4

3.1.4.4.1

3.1.4.5

3.1.4.5.1

3.1.4.6

3.1.4.6.1

3.1.4.7

3.1.4.7.1

3.1.4.8

3.1.4.9

3.1.5

.......................................................5Installation/Mise à niveau1.

..............................................................................6Serveur

..............................................................................7Console Web

..............................................................................7Agent

..............................................................................8Proxy

..............................................................................9Rogue Detection Sensor

..............................................................................10Connecteur de périphérique mobile

..............................................................................11Scénarios de déploiement

..................................................................................11Serveur unique (petite entreprise)

..................................................................................12Filiales distantes avec proxy

..................................................................................13Haute disponibilité (entreprise)

..............................................................................14Exemples pratiques de déploiement

.......................................................17Configuration système requise2.

..............................................................................17Windows

..............................................................................19Linux

..............................................................................19OS X

.......................................................23Processus d'installation3.

..............................................................................24Installation pas à pas sous Windows

..................................................................................34Désinstaller des composants

..............................................................................35Installation sur Windows SBS / Essentials

..............................................................................38Installation du package

..............................................................................40Installation de composants sur Windows

..................................................................................41Installation du serveur - Windows

Conditions préalables requises pour le

........................................................................43

serveur - Windows

..................................................................................44Microsoft SQL Server - Windows

..................................................................................44Installation de l'Agent - Windows

..................................................................................46Installation de la console Web - Windows

........................................................................46Navigateurs Web pris en charge

..................................................................................46Installation du proxy - Windows

Conditions préalables requises pour le

........................................................................47

proxy - Windows

..................................................................................47Installation de RD Sensor - Windows

Conditions préalables requises pour RD

........................................................................47

Sensor - Windows

Installation du Connecteur de périphérique

..................................................................................48

mobile - Windows

Conditions préalables requises pour le Connecteur de

........................................................................51

périphérique mobile - Windows

..................................................................................53Installation du proxy HTTP Apache - Windows

..................................................................................54Outil Miroir

..............................................................................56Cluster de basculement - Windows

....................................................................................................57Installation de composants sur Linux3.2

3.2.1

3.2.2

3.2.3

3.2.4

3.2.4.1

3.2.5

3.2.5.1

3.2.6

3.2.6.1

3.2.7

3.2.7.1

3.2.8

3.2.9

3.2.9.1

3.2.10

3.2.11

3.2.12

3.2.13

3.2.14

....................................................................................................79Base de données3.3

3.3.1

3.3.2

3.3.3

3.3.3.1

3.3.3.2

....................................................................................................89Image ISO3.4

....................................................................................................90Enregistrement du service DNS3.5

....................................................................................................93Scénario de migration 14.1

....................................................................................................95Scénario de migration 24.2

....................................................................................................98Scénario de migration 34.3

.......................................................101Procédures de mise à niveau5.

....................................................................................................101Mise à niveau des composants5.1

....................................................................................................107scénario 25.2

.......................................................108Premières étapes6.

....................................................................................................109Ouverture d'ERA Web Console6.1

.......................................................110Outil de diagnostic7.

.......................................................111API ESET Remote Administrator8.

.......................................................112FAQ9.

..............................................................................57Installation pas à pas sous Linux

..............................................................................58Configuration MySQL

..............................................................................59Configuration ODBC

..............................................................................60Installation du serveur - Linux

..................................................................................62Conditions préalables requises pour le serveur - Linux

..............................................................................63Installation de l'Agent - Linux

..................................................................................65Conditions préalables requises pour l'Agent - Linux

..............................................................................65Installation d'ERA Web Console - Linux

Conditions préalables requises pour ERA Web

..................................................................................66

Console - Linux

..............................................................................66Installation du proxy - Linux

..................................................................................68Conditions préalables requises pour le proxy - Linux

Installation et conditions préalables requises pour

..............................................................................68

RD Sensor - Linux

Installation du Connecteur de périphérique

..............................................................................69

mobile - Linux

Conditions préalables requises pour le Connecteur de

..................................................................................70

périphérique mobile - Linux

..............................................................................71Installation du proxy HTTP Apache - Linux

Installation du proxy HTTP Squid sur Ubuntu

..............................................................................74

Server 14.10

..............................................................................75Outil Miroir

..............................................................................77Cluster de basculement - Linux

Comment désinstaller ou réinstaller un

..............................................................................79

composant - Linux

..............................................................................80Sauvegarde du serveur de base de données

..............................................................................80Mise à niveau du serveur de base de données

..............................................................................80Migration de la base de données ERA

..................................................................................81Processus de migration de SQL Server

..................................................................................88Processus de migration de MySQL Server

.......................................................91Outil de migration4.

Page 4

Contrat de Licence de l'Utilisateur Final

10.

.......................................................117

(CLUF)

Page 5

1. Installation/Mise à niveau

ESET Remote Administrator (ERA) est une application qui permet de gérer les produits ESET de manière centralisée

sur les postes de travail clients, les serveurs et les périphériques mobiles dans un environnement réseau. Grâce au

système de gestion de tâches intégré d'ESET Remote Administrator, vous pouvez installer les solutions de sécurité

ESET sur des ordinateurs distants et réagir rapidement face à de nouveaux problèmes ou de nouvelles menaces.

ESET Remote Administrator ne protège pas directement contre les codes malveillants. La protection de votre

environnement dépend de la présence d'une solution de sécurité ESET comme ESET Endpoint Security sur les postes

de travail et les périphériques mobiles, ou ESET File Security pour Microsoft Windows Server sur les ordinateurs

serveurs.

ESET Remote Administrator repose sur deux principes :

1. Gestion centralisée : tout le réseau peut être configuré, géré et surveillé à partir d'un seul et même

emplacement.

2. Évolutivité : le système peut être déployé dans un réseau de petite taille et dans des environnements

d'entreprise de grande taille. ESET Remote Administrator est conçu pour s'adapter à la croissance de votre

infrastructure.

ESET Remote Administrator prend en charge la nouvelle génération de produits de sécurité ESET et est également

compatible avec la génération précédente de produits.

Les pages d'aide d'ESET Remote Administrator incluent un guide complet d'installation et de mise à niveau :

Architecture d'ESET Remote Administrator

Outil de migration

Processus d'installation

ESET License Administrator

Processus de déploiement et Déploiement de l'Agent à l'aide de GPO ou SCCM

Premières étapes après l'installation d'ESET Remote Administrator

Tâches de post-installation

Administration

1.1 Fonctionnalités

Les fonctions et fonctionnalités suivantes sont nouvelles dans la version 6 :

Indépendance des plateformes : ERA Server fonctionne sous Windows et Linux.

Tâches de post-installation : vous indiquent comment tirer pleinement parti d'ESET Remote Administrator et vous

guident tout au long des étapes recommandées pour une expérience utilisateur optimale.

ERA Web Console, l'interface utilisateur principale d'ESET Remote Administrator, est accessible à l'aide de votre

navigateur Web. Vous pouvez ainsi l'utiliser facilement à partir de n'importe quel emplacement et sur tous les

périphériques.

ESET License Administrator : ESET Remote Administrator doit être activé à l'aide d'une clé de licence émise par

ESET avant de pouvoir être utilisé. Reportez-vous à la section ESET License Administrator pour des instructions sur

l'activation de votre produit, ou consultez l'aide en ligne d'ESET License Administrator pour en savoir plus sur

l'utilisation d'ESET License Administrator.

Un tableau de bord entièrement personnalisable vous donne une vue d'ensemble de l'état de sécurité du réseau.

En outre, la section Admin de la console Web d'ESET Remote Administrator (console Web ERA) constitue un outil

convivial puissant pour gérer les produits ESET.

ERA Agent : ERA Agent doit être installé sur tous les ordinateurs clients qui communiquent avec ERA Server.

Les notifications vous donnent des informations pertinentes en temps réel et les rapports vous permettent de

trier efficacement divers types de données que vous pouvez utiliser ultérieurement.

5

Page 6

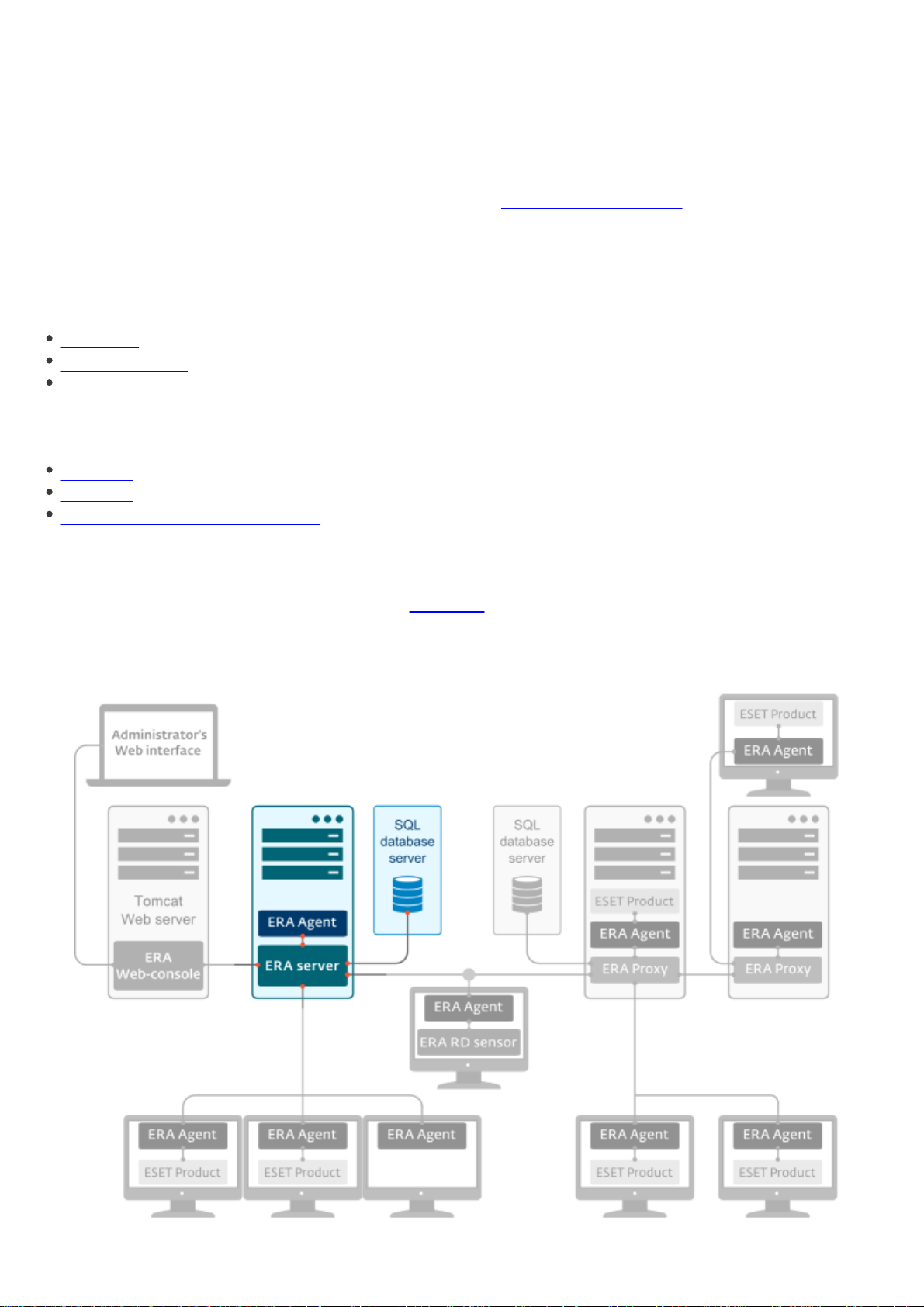

1.2 Architecture

ESET Remote Administrator est une nouvelle génération de système de gestion à distance, très différente des

versions précédentes de ESET Remote Administrator. Parce que son architecture est totalement différente, la

solution n’est pas rétrocompatible avec l’ancienne génération d’ESET Remote Administrator. Toutefois, la

compatibilité est maintenue avec les versions précédentes des produits de sécurité ESET.

En même temps que le nouvel ESET Remote Administrator, ESET a aussi lancé une nouvelle génération de produits

de sécurité avec un nouveau système de licences.

Pour effectuer un déploiement complet du portefeuille de solutions de sécurité ESET, les composants suivants

doivent être installés (plates-formes Windows et Linux) :

ERA Server

ERA Web Console

ERA Agent

Bien que les composants de prise en charge suivants soient facultatifs, il est recommandé de les installer pour

optimiser les performances de l'application sur le réseau :

ERA Proxy

RD Sensor

Connecteur de périphérique mobile

1.2.1 Serveur

ESET Remote Administrator Server (ERA Server) est l’application d’exécution qui traite toutes les données reçues

des clients se connectant au serveur (par le biais d’ERA Agent). Pour traiter correctement les données, ERAS

requiert une connexion stable à un serveur de base de données où sont stockées les données réseau. Il est

recommandé d'installer le serveur de base de données sur un autre ordinateur pour des performances optimales.

6

Page 7

1.2.2 Console Web

ERA Web Console est une interface utilisateur Web qui vous permet de gérer les solutions de sécurité ESET dans

votre environnement. Elle affiche une vue d'ensemble de l'état des clients sur le réseau et peut être utilisée pour

déployer à distance les solutions ESET sur des ordinateurs non gérés. Elle est accessible à l'aide de votre navigateur

(voir Navigateurs Web pris en charge). Si vous décidez de rendre le serveur Web accessible à partir d'Internet, vous

pouvez utiliser ESET Remote Administrator à partir de presque n'importe quel emplacement, sur presque tous les

périphériques.

1.2.3 Agent

ESET Remote Administrator Agent (ERA Agent) est un composant essentiel d’ESET Remote Administrator 6. Les

clients ne communiquent pas directement avec le serveur, c’est l’Agent qui facilite cette communication. L'Agent

collecte les informations du client et les envoie à ERA Server. Si ERA Server envoie une tâche destinée au client,

celle-ci est envoyée à l'Agent qui l'envoie à son tour au client.

Pour simplifier la mise en œuvre de la protection des points de terminaison, le composant ERA Agent autonome est

inclus dans la suite ERA (à partir de la version 6). Il s'agit d'un service simple, léger et hautement modulaire qui

couvre toutes les communications entre ERA Server et les autres produits ESET ou systèmes d'exploitation. Au lieu

de communiquer directement avec ERA Server, les produits ESET communiquent par le biais de l'Agent. Les

ordinateurs clients qui disposent d'ESET Agent et qui peuvent communiquer avec ERA Server sont appelés

ordinateurs gérés. Vous pouvez installer l'Agent sur n'importe quel ordinateur, qu'un autre logiciel ESET soit installé

ou non.

7

Page 8

Les avantages sont les suivants :

Installation aisée : il est possible de déployer l'Agent dans le cadre d'une installation d'entreprise standard.

Gestion de la sécurité sur place : dans la mesure où l'Agent peut être configuré pour stocker plusieurs scénarios

de sécurité, le temps de réaction face aux menaces est considérablement réduit.

Gestion de la sécurité hors ligne : l'Agent peut répondre à un événement s'il n'est pas connecté à ERA Server.

1.2.4 Proxy

Le serveur ERA Proxy est une version légère du composant serveur. Ce type de serveur est utilisé pour offrir un

degré élevé d'évolutivité. Le serveur ERA Proxy permet de concentrer le trafic des Agents clients. Il autorise la

connexion de plusieurs Agents et il redistribue ensuite le trafic à ERA Server. Les requêtes de base de données sont

ainsi optimisées. ERA Proxy peut également se connecter à d'autres serveurs proxy puis à ERA Server. Cela dépend

de l'environnement réseau et de sa configuration.

ERA Proxy est également chargé de la distribution passive des données de configuration (groupes, stratégies,

tâches, etc.) aux Agents. Ce transfert est effectué sans aucune implication d'ERA Server.

Le seul moyen de configurer ERA Proxy (et tous les autres composants) est par le biais d'une stratégie envoyée par

ERA Server. Cela signifie que l'Agent doit être installé sur l'ordinateur ERA Proxy pour remettre la configuration

d'ERA Server au composant ERA Proxy.

REMARQUE : ERA Server ne peut pas se connecter directement au serveur ERA Proxy sans l'Agent.

8

Page 9

ERA Proxy est un autre composant d'ESET Remote Administrator qui a un double objectif. Dans le cas d'un réseau

d'entreprise de taille moyenne qui comprend de nombreux clients (10 000 clients ou plus), ERA Proxy peut servir à

répartir la charge entre plusieurs ERA Proxy, et décharger ainsi ERA Server. L'autre avantage d'ERA Proxy est que

vous pouvez l'utiliser lors de la connexion à une filiale distante qui possède une liaison faible. Cela signifie qu'ERA

Agent sur chaque client ne se connecte pas directement à ERA Server mais par le biais d'ERA Proxy qui se trouve sur

le même réseau local que la filiale. Cette configuration améliore les communications avec la filiale. ERA Proxy

accepte les connexions de tous les ERA Agents locaux, compile leurs données et les télécharge sur ERA Server (ou

un autre ERA Proxy). Votre réseau peut ainsi prendre en charge davantage de clients sans compromettre les

performances du réseau et des requêtes de base de données.

Pour qu'ERA Proxy fonctionne correctement, l'ordinateur hôte sur lequel vous avez installé ERA Proxy doit disposer

d'un ESET Agent et être connecté au niveau supérieur (ERA Server ou ERA Proxy supérieur, le cas échéant) du

réseau.

REMARQUE : reportez-vous au scénario de déploiement avec ERA Proxy.

1.2.5 Rogue Detection Sensor

Rogue Detection Sensor (RD Sensor) est un outil de détection de serveurs non autorisés qui recherche des

ordinateurs sur le réseau. Il s'avère très utile, car il peut détecter de nouveaux ordinateurs à partir d'ESET Remote

Administrator sans avoir à les rechercher et à les ajouter manuellement. Les ordinateurs détectés sont

immédiatement localisés et signalés dans un rapport prédéfini, ce qui permet de les déplacer vers des groupes

statiques spécifiques et d'effectuer des tâches de gestion.

RD Sensor est un écouteur passif qui détecte les ordinateurs qui se trouvent sur le réseau et envoie des

informations sur ces derniers à ERA Server. ERA Server évalue ensuite si les ordinateurs trouvés sur le réseau sont

inconnus ou déjà gérés.

9

Page 10

Chaque ordinateur au sein de la structure réseau (domaine, LDAP, réseau Windows) est ajouté automatiquement à

la liste des ordinateurs d'ERA Server par le biais d'une tâche de synchronisation de serveur. Utiliser RD Sensor

s'avère utile pour détecter les ordinateurs ne se trouvant pas dans le domaine ou une autre structure réseau et pour

les ajouter à ESET Remote Administrator Server. Cet outil mémorise les ordinateurs déjà découverts et n'envoie pas

deux fois les mêmes informations.

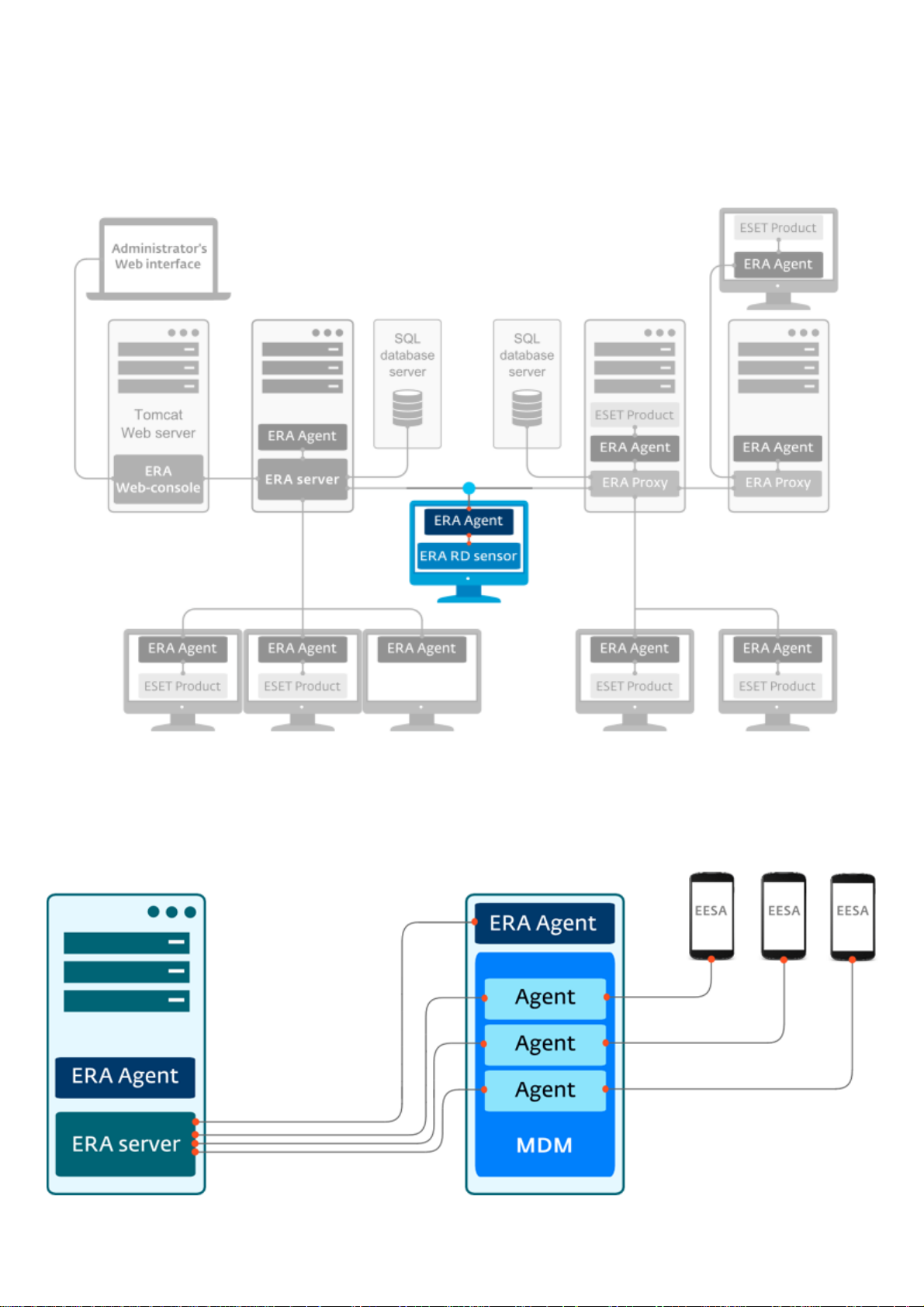

1.2.6 Connecteur de périphérique mobile

Le Connecteur de périphérique mobile (ESET MDC) est une application qui vous permet de gérer les périphériques mobiles et d'administrer ESET Endpoint Security pour Android.

10

Page 11

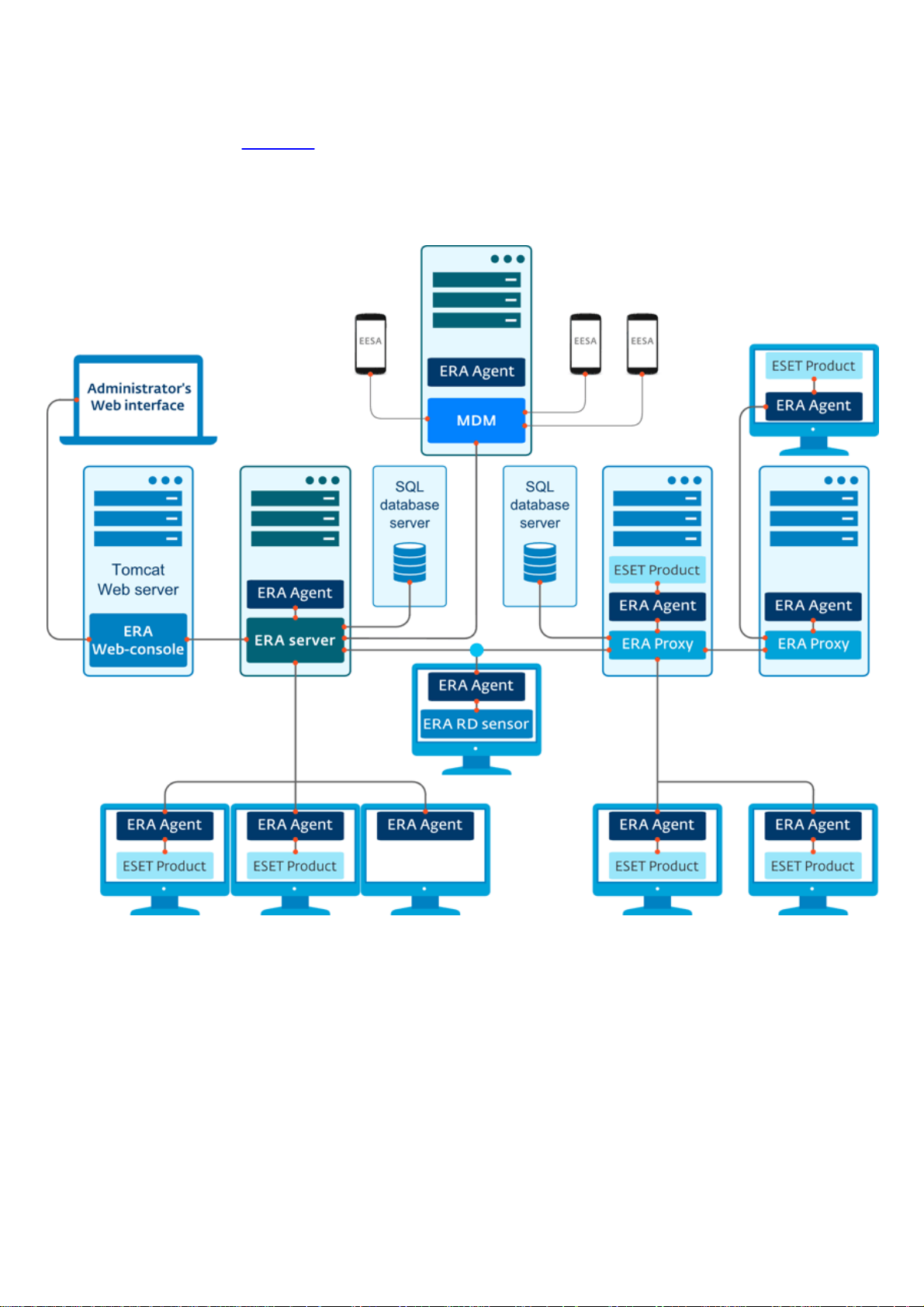

1.2.7 Scénarios de déploiement

Les chapitres suivants traitent de scénarios de déploiement pour différents environnements réseau. Pour obtenir

des instructions détaillées, reportez-vous au chapitre adéquat :

Serveur unique (petite entreprise)

Haute disponibilité (entreprise)

Filiales distantes avec proxy

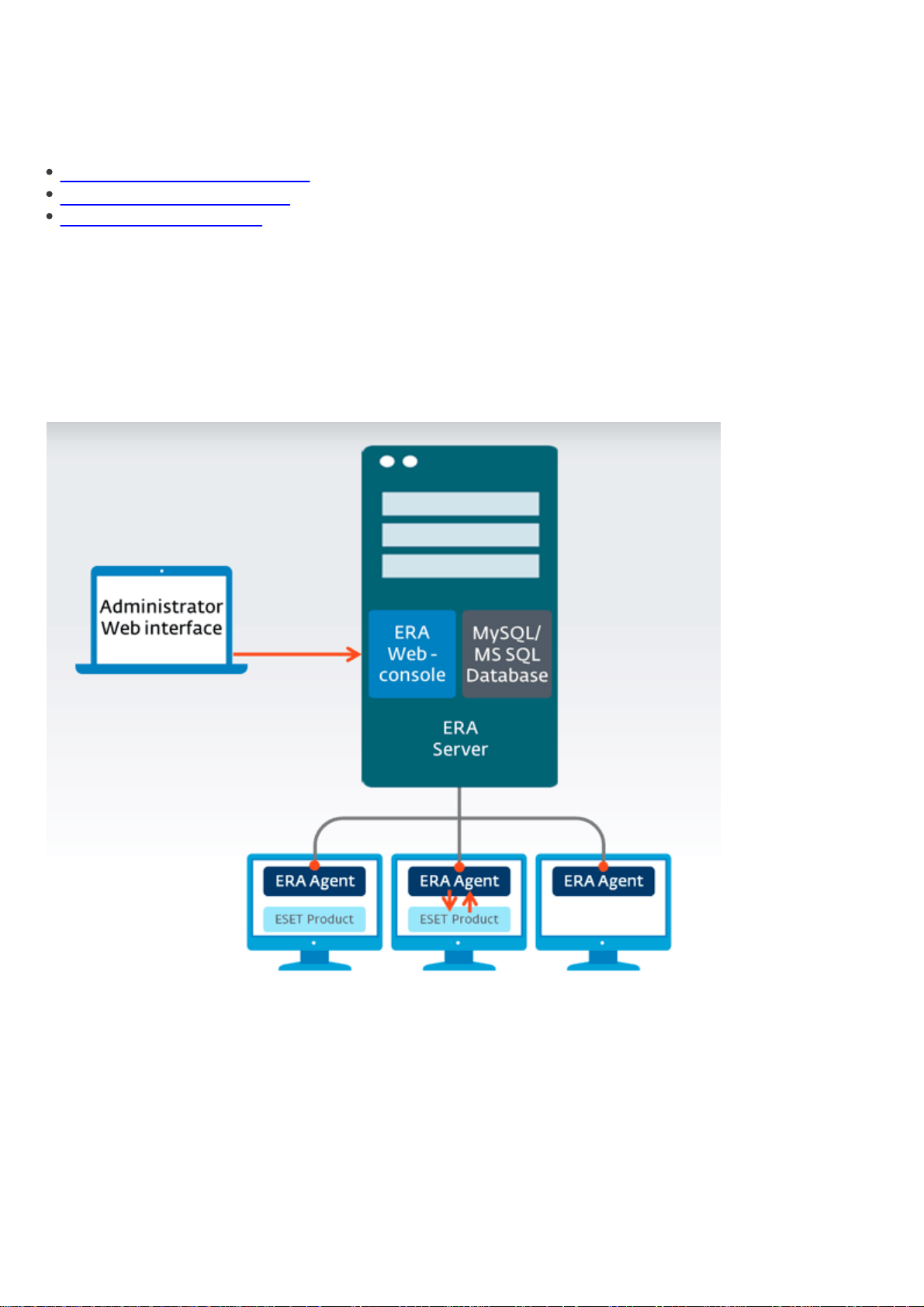

1.2.7.1 Serveur unique (petite entreprise)

Pour gérer des réseaux de petite taille (1 000 clients ou moins), un ordinateur unique sur lequel est installé

ERA Server et tous les composants (serveur Web, base de données) est généralement suffisant. Vous pouvez

comparer cette configuration à une installation autonome ou de serveur unique. Tous les clients gérés sont

directement connectés à ERA Server par le biais d'ERA Agent. L'administrateur peut se connecter à ERA Web Console

par l'intermédiaire d'un navigateur Web depuis n'importe quel ordinateur du réseau ou exécuter directement la

console Web à partir d'ERA Server.

11

Page 12

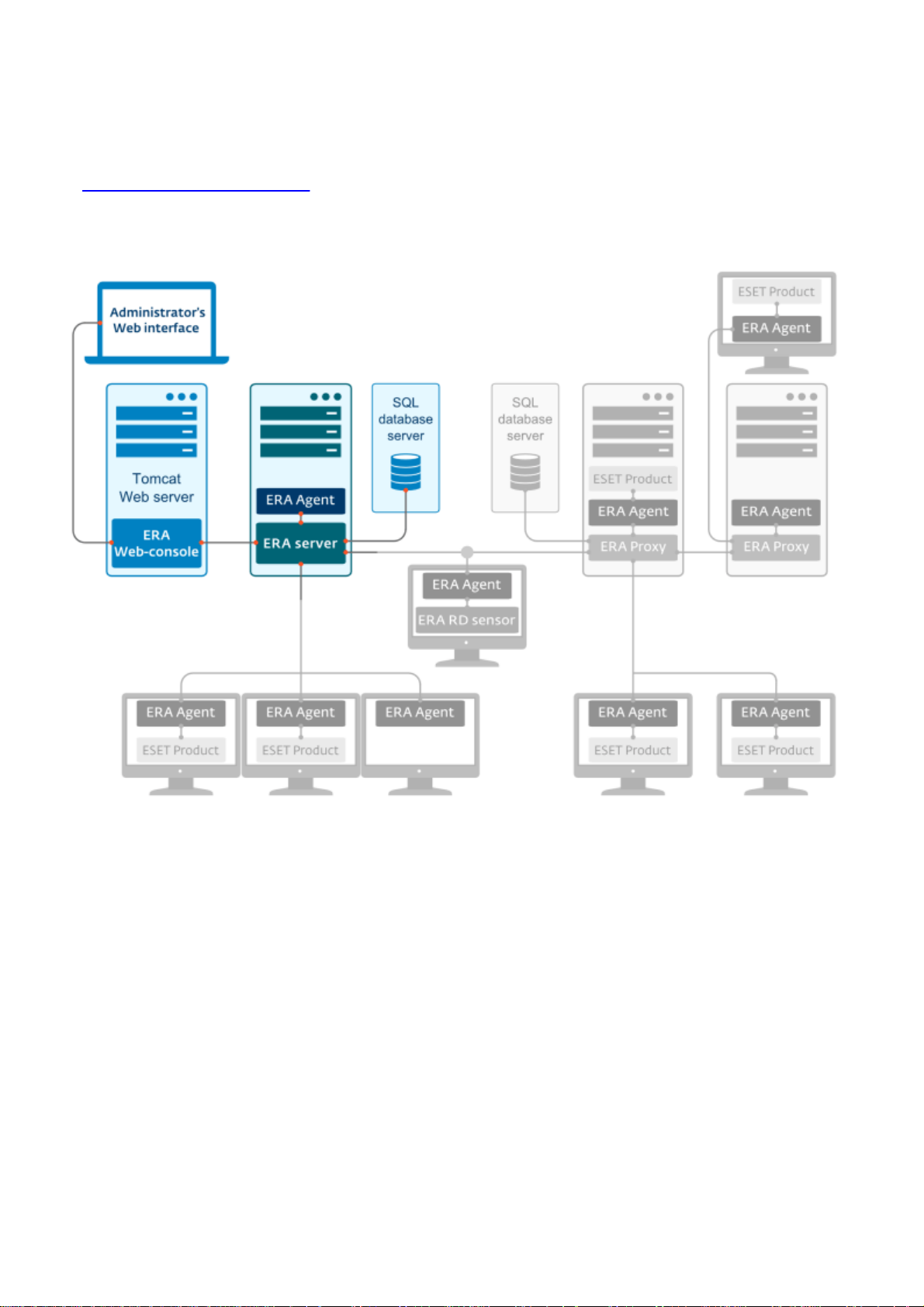

1.2.7.2 Filiales distantes avec proxy

Dans un réseau de taille moyenne (10 000 clients par exemple), une couche supplémentaire composée de serveurs

ERA Proxy est ajoutée. Les ERA Agents sont connectés au serveur ERA Proxy. La raison de l'ajout du serveur ERA

Proxy peut être une liaison faible au site distant (filiale). Il est toutefois toujours possible de connecter les ERA

Agents (situés à un site distant) directement au serveur principal.

12

Page 13

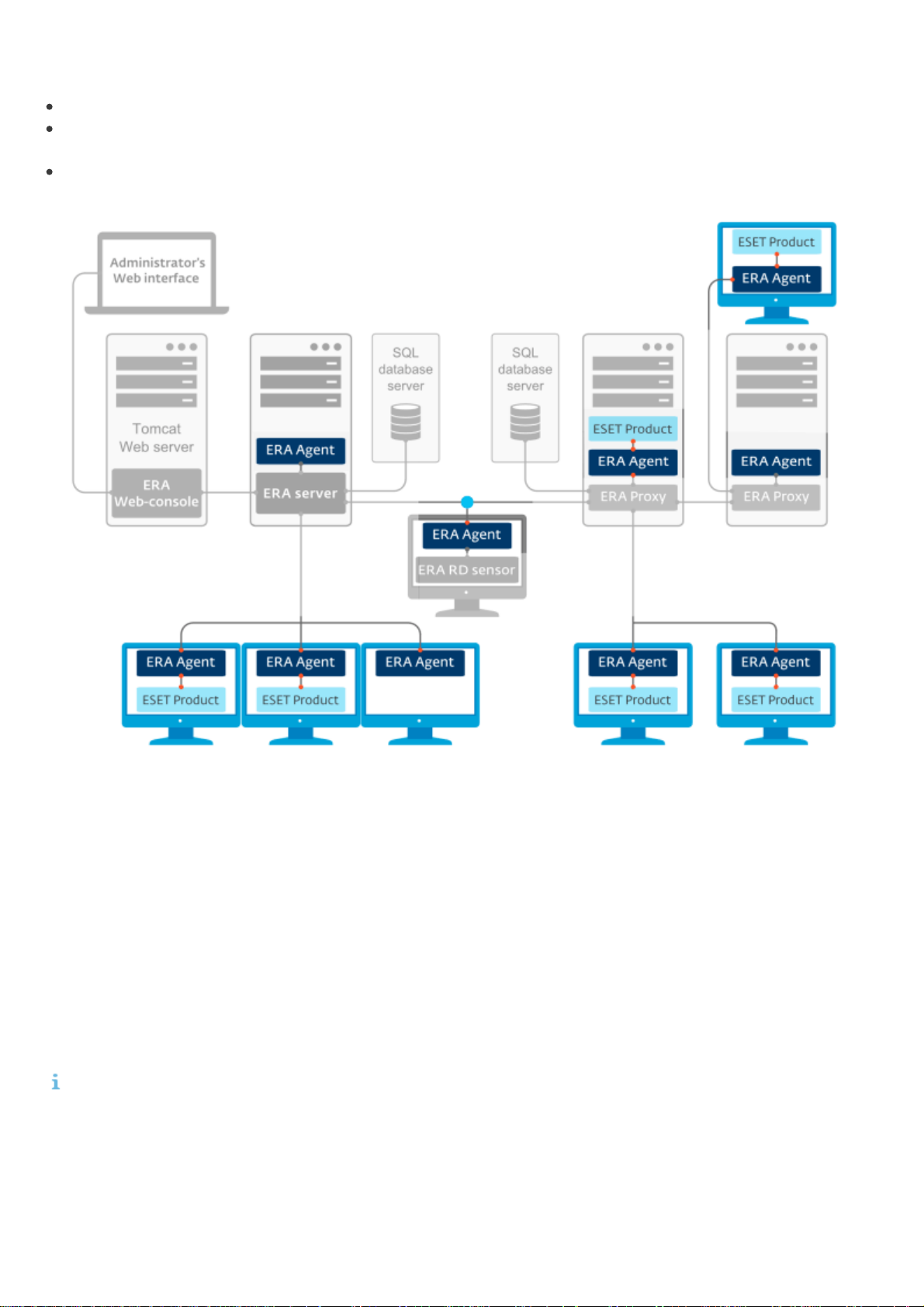

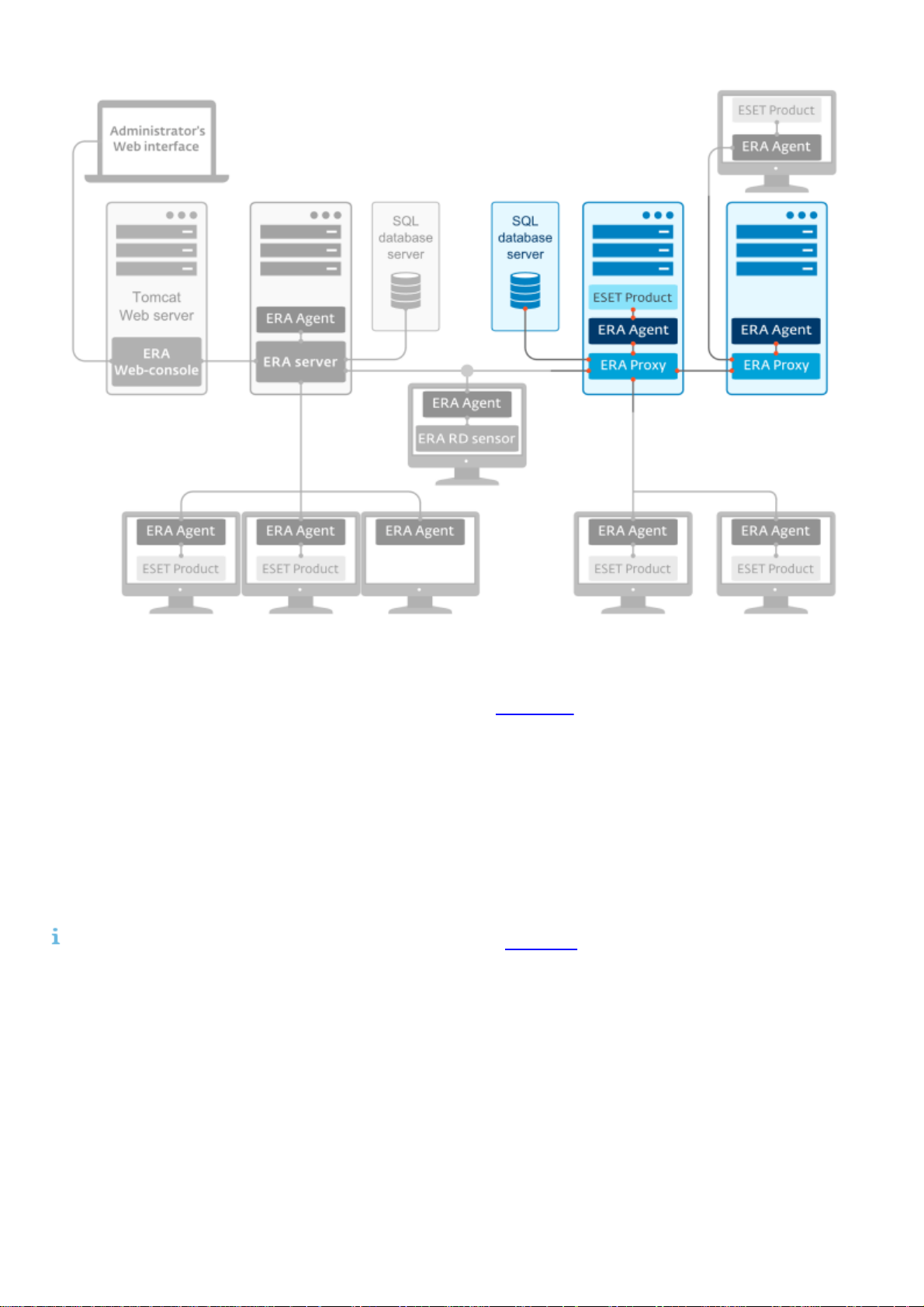

1.2.7.3 Haute disponibilité (entreprise)

Pour les environnements d'entreprise (100 000 clients, par exemple), d'autres composants ERA doivent être utilisés.

L'un de ces composants est RD Sensor. Il permet de découvrir de nouveaux ordinateurs sur votre réseau. Un autre

ajout est une couche de serveurs proxy ERA. Les ERA Agents sont connectés au serveur proxy ERA, ce qui permet

d'équilibrer la charge sur le serveur principal (ce qui est important pour les performances). À l'aide de cette

configuration, il est toujours possible de connecter les ERA Agents directement au serveur principal. Une base de

données SQL est également mise en œuvre sur un cluster de basculement pour assurer la redondance.

13

Page 14

1.2.8 Exemples pratiques de déploiement

Pour des performances optimales, il est recommandé d'utiliser Microsoft SQL Server en tant que base de données

ESET Remote Administrator. Bien qu'ESET Remote Administrator soit compatible avec MySQL, l'utilisation de MySQL

peut avoir un impact négatif sur les performances du système lors de l'utilisation de grandes quantités de données

(tableaux de bord, menaces et clients compris). Avec Microsoft SQL Server, un même matériel est capable de gérer

10 fois plus de clients qu'avec MySQL.

À des fins de test, chaque client stocke environ 30 journaux dans la base de données. Microsoft SQL Server utilise de

grandes quantités de mémoire vive (RAM) pour mettre en cache les données de la base de données. Il est donc

recommandé de disposer d'autant de mémoire que Microsoft SQL Server sur disque.

Comme les ressources varient selon la configuration réseau, il est difficile de calculer la quantité exacte de

ressources utilisées par ESET Remote Administrator. Vous trouverez ci-dessous des résultats de test pour des

configurations réseau courantes :

Cas de test : 5 000 clients au maximum se connectant à ERA Server

Cas de test : 100 000 clients au maximum se connectant à ERA Server

Pour une configuration optimale répondant à vos besoins, il est recommandé d'effectuer un test avec un plus petit

nombre de clients et un matériel plus lent, puis d'évaluer la configuration système requise selon les résultats du

test.

CAS DE TEST (5 000 CLIENTS)

Matériel/logiciels

Windows Server 2003 R2, architecture de processeur x86

Microsoft SQL Server Express 2008 R2

Intel Core2Duo E8400 cadencé à 3 GHz

3 Go de mémoire vive (RAM)

Seagate Barracuda 7 200 tours/min, 500 Go, 16 Mo de cache, Sata 3,0 Gb/s

Résultats

ERA Web Console est très réactif (moins de 5 s).

Utilisation de la mémoire :

o Apache Tomcat : 200 Mo

o ERA Server : 200 Mo

o Base de données SQL Server : 1 Go

Performances de réplication du serveur : 10 réplications par seconde

Taille de la base de données sur disque : 1 Go (5 000 clients, chacun avec 30 journaux dans la base de données)

Dans cet exemple, SQL Server Express 2008 R2 a été utilisé. En dépit des limites de SQL Server Express 2008 R2, (base

de données de 10 Go, 1 CPU et 1 Go d'utilisation de RAM), cette configuration était fonctionnelle et performante.

L'utilisation de SQL Server Express est recommandée pour les serveurs prenant en charge moins de 5 000 clients.

Vous pouvez déployer initialement SQL Server Express et effectuer ensuite une mise à niveau vers

Microsoft SQL Server (version complète) lorsqu'une base de données plus volumineuse devient nécessaire. Notez

que les anciennes versions de SQL Server Express (postérieures à la version 2008 R2) présentent une limite de taille

de base de données de 4 Go sur disque.

Les performances de réplication du serveur définissent un intervalle de réplication pour les clients. 10 réplications

par seconde équivalent à 600 réplications par minute. Dans un cas idéal, l'intervalle de réplication sur 5 000 clients

doit donc être défini sur 8 minutes. Comme cela implique toutefois une charge de 100 % sur le serveur, un intervalle

plus long est donc nécessaire. Dans cet exemple, un intervalle compris entre 20 et 30 minutes est recommandé.

14

Page 15

CAS DE TEST (100 000 CLIENTS)

Gérable par le biais d'ESET Remote Administrator 6

Version du

produit

Méthode d'activation

ESET Endpoint Security pour Windows

6.x et 5.x

6.x - Clé de licence

5.x - Nom d'utilisateur/mot de

passe

ESET Endpoint Antivirus pour Windows

6.x et 5.x

6.x - Clé de licence

5.x - Nom d'utilisateur/mot de

passe

ESET Endpoint Security pour OS X

6.x

Clé de licence

Matériel/logiciels

Windows Server 2012 R2 Datacenter, architecture de processeur x64

Microsoft SQL Server 2012

Intel Xeon E5-2650v2 cadencé à 2,60 GHz

64 Go de mémoire vive (RAM)

Carte réseau Intel NIC/PRO/1000 PT Dual

2 lecteurs SSD Micron RealSSD C400 de 256 Go (un pour le système+logiciels, l'autre pour les fichiers de données

SQL Server)

Résultats

La console Web est réactive (moins de 30 s).

Utilisation de la mémoire :

o Apache Tomcat : 1 Go

o ERA Server : 2 Go

o Base de données SQL Server : 10 Go

Performances de réplication du serveur : 80 réplications par seconde

Taille de la base de données sur disque : 10 Go (100 000 clients, chacun avec 30 journaux dans la base de données)

Dans ce cas, tous les composants (Apache Tomcat + console Web, ERA Server et SQL Server) ont été installés sur un

ordinateur pour tester les capacités d'ERA Server.

En raison du grand nombre de clients, l'utilisation du disque et de la mémoire par Microsoft SQL Server a augmenté.

Pour des performances optimales, SQL Server effectue une mise en cache presque intégrale à partir de la base de

données stockée dans la mémoire. Comme Apache Tomcat (console Web) et ERA Server mettent également en

cache les données, cela explique l'augmentation de l'utilisation de la mémoire dans cet exemple.

ERA Server est capable de prendre en charge 80 réplications par seconde (288 000 par heure). Dans un cas idéal,

l'intervalle de réplication sur les 100 000 clients doit être défini sur 30 minutes (charge de 200 000 réplications par

heure). Pour éviter une charge de 100 % sur le serveur, l'intervalle de réplication doit être toutefois défini sur

1 heure (100 000 réplications par heure).

L'utilisation des données réseau dépend du nombre de journaux collectés par les clients. Dans ce test, ce nombre

était environ de 20 Ko par réplication, soit une vitesse du réseau de 1 600 Ko/s (20 Mbps) pour 80 réplications par

seconde.

Dans cet exemple, un serveur unique a été utilisé. La charge réseau et de CPU est mieux répartie en utilisant

plusieurs ERA Proxy (plus ils sont nombreux, mieux c'est). La charge réseau et de CPU est ainsi répartie lors de la

diffusion des réplications clientes. Répartir la charge réseau est conseillé, tout particulièrement pour les clients

distants. L'intervalle de réplication des proxy vers le serveur peut être défini en dehors des heures de travail

lorsque la vitesse du réseau depuis des emplacements distants est plus rapide.

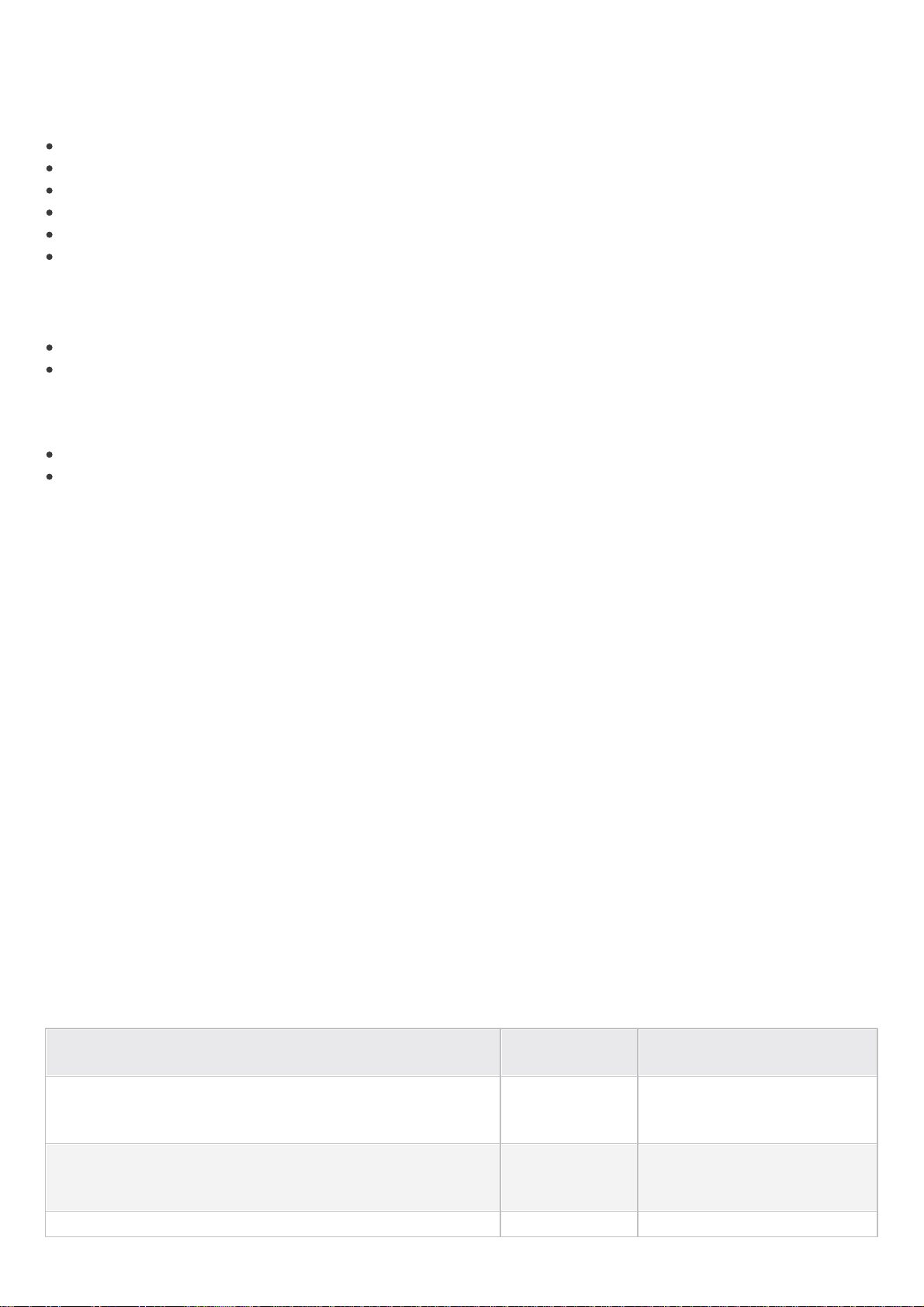

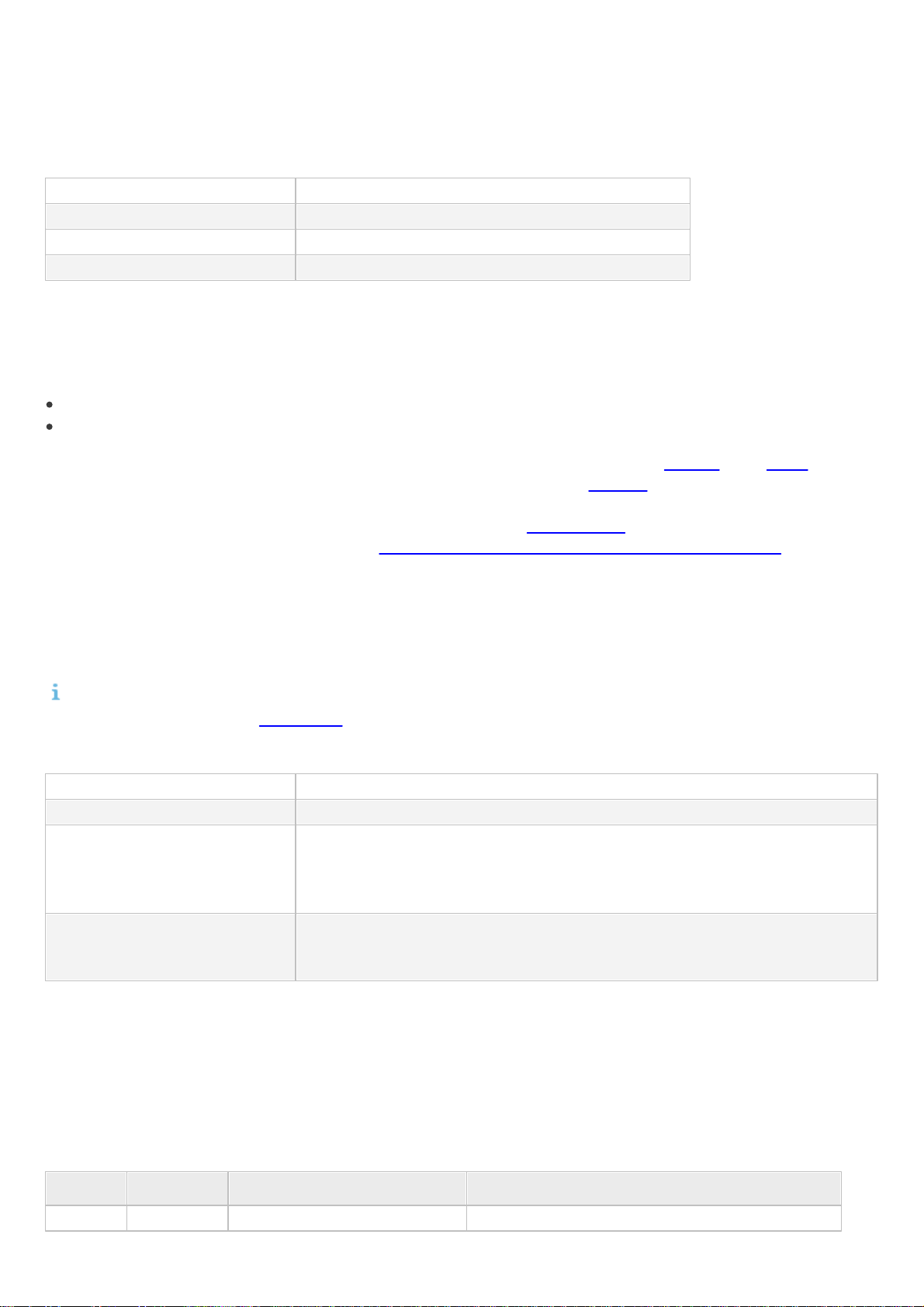

1.3 Produits et langues pris en charge

ESET Remote Administrator peut déployer, activer et gérer les produits ESET suivants :

15

Page 16

Gérable par le biais d'ESET Remote Administrator 6

Version du

produit

Méthode d'activation

ESET Endpoint Antivirus pour OS X

6.x

Clé de licence

ESET Endpoint Security pour Android

2.x

Clé de licence

ESET File Security pour Windows Server

6.x

Clé de licence

ESET Mail Security pour Microsoft Exchange Server

6.x

Clé de licence

ESET File Security pour Microsoft Windows Server

4.5.x

Nom d'utilisateur/mot de passe

ESET NOD32 Antivirus 4 Business Edition pour Mac OS X

4.x

Nom d'utilisateur/mot de passe

ESET NOD32 Antivirus 4 Business Edition pour Linux Desktop

4.x

Nom d'utilisateur/mot de passe

ESET Mail Security pour Microsoft Exchange Server

4.5.x

Nom d'utilisateur/mot de passe

ESET Mail Security pour IBM Lotus Domino

4.5.x

Nom d'utilisateur/mot de passe

ESET Security pour Microsoft Windows Server Core

4.5.x

Nom d'utilisateur/mot de passe

ESET Security pour Microsoft SharePoint Server

4.5.x

Nom d'utilisateur/mot de passe

ESET Security pour Kerio

4.5.x

Nom d'utilisateur/mot de passe

ESET NOD32 Antivirus Business Edition

4.2.76

Nom d'utilisateur/mot de passe

ESET Smart Security Business Edition

4.2.76

Nom d'utilisateur/mot de passe

REMARQUE : les versions des produits ESET Windows Server antérieures à celles indiquées dans le tableau ci-

Langue

Code

Anglais (États-Unis)

en-US

Arabe (Égypte)

ar-EG

Chinois simplifié

zh-CN

Chinois traditionnel

zh-TW

Croate (Croatie)

hr-HR

Tchèque (République

tchèque)

cs-CZ

Français (France)

fr-FR

Français (Canada)

fr-FC

Allemand (Allemagne)

de-DE

Italien (Italie)

it-IT

Japonais (Japon)

ja-JP

Coréen (Corée)

ko-KR

Polonais (Pologne)

pl-PL

Portugais (Brésil)

pt-BR

Russe (Russie)

ru-RU

Espagnol (Chili)

es-CL

Espagnol (Espagne)

es-ES

Slovaque (Slovaquie)

sk-SK

dessus ne sont pas actuellement gérables à l'aide de ESET Remote Administrator.

Langues prises en charge

16

Page 17

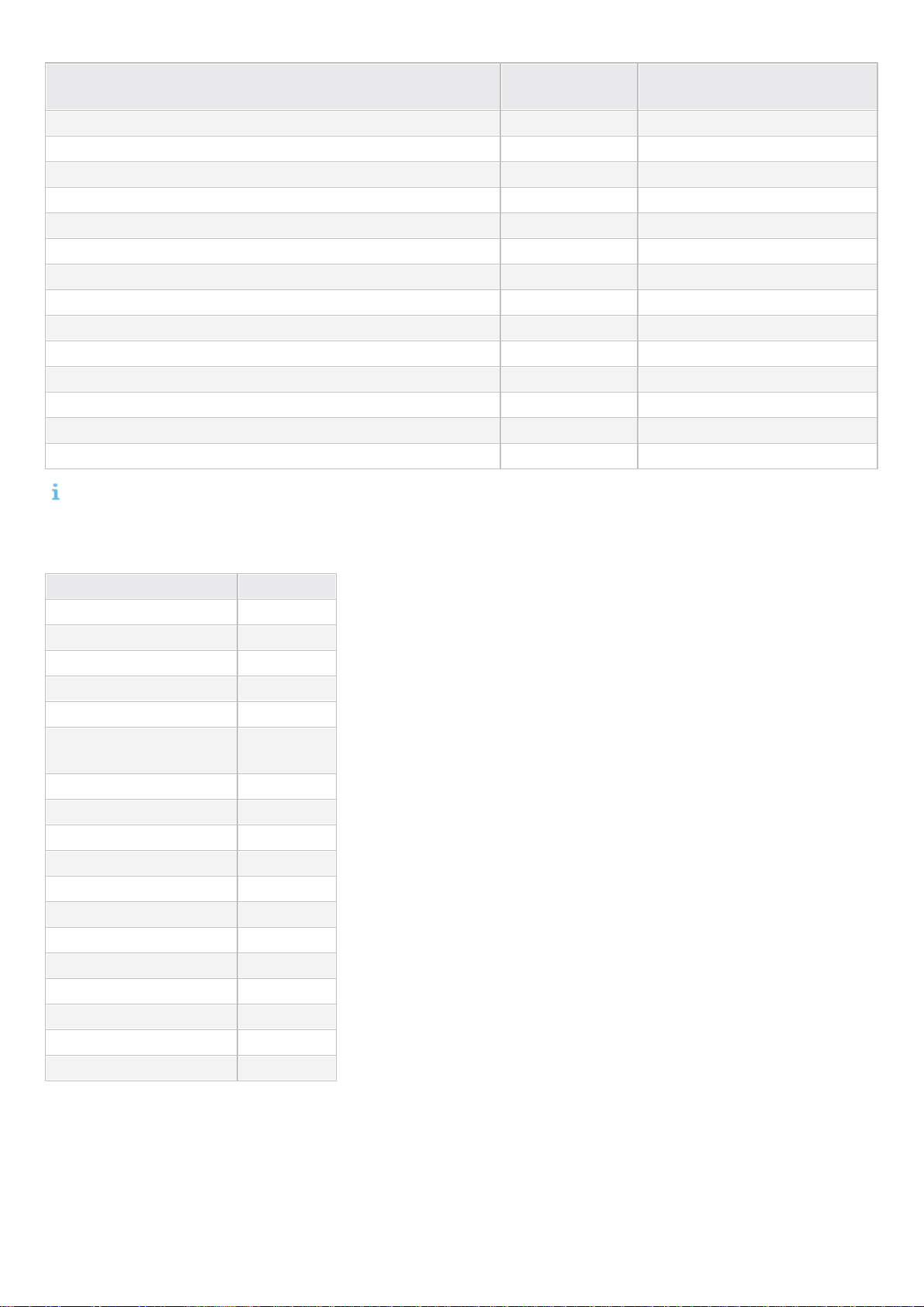

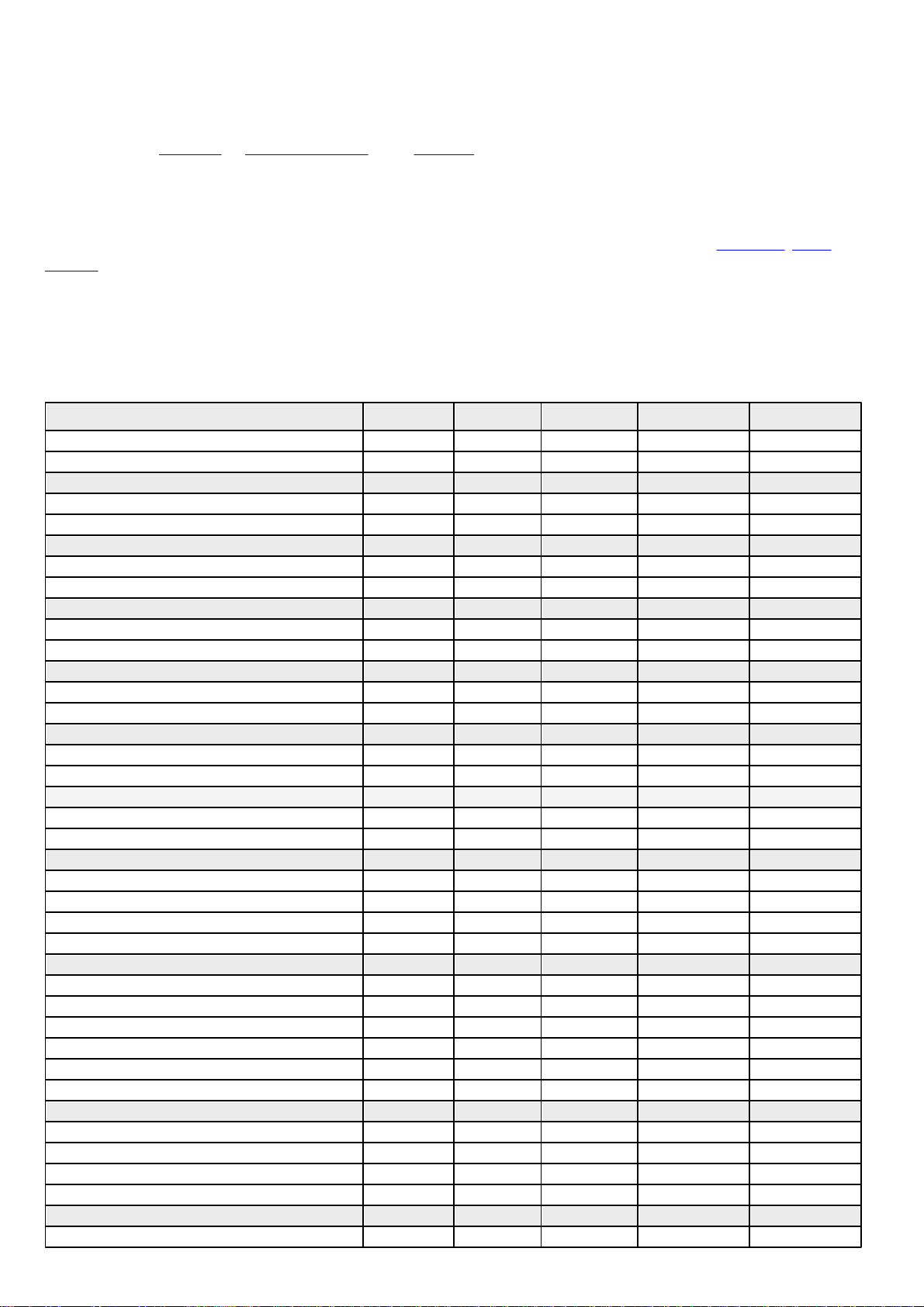

2. Configuration système requise

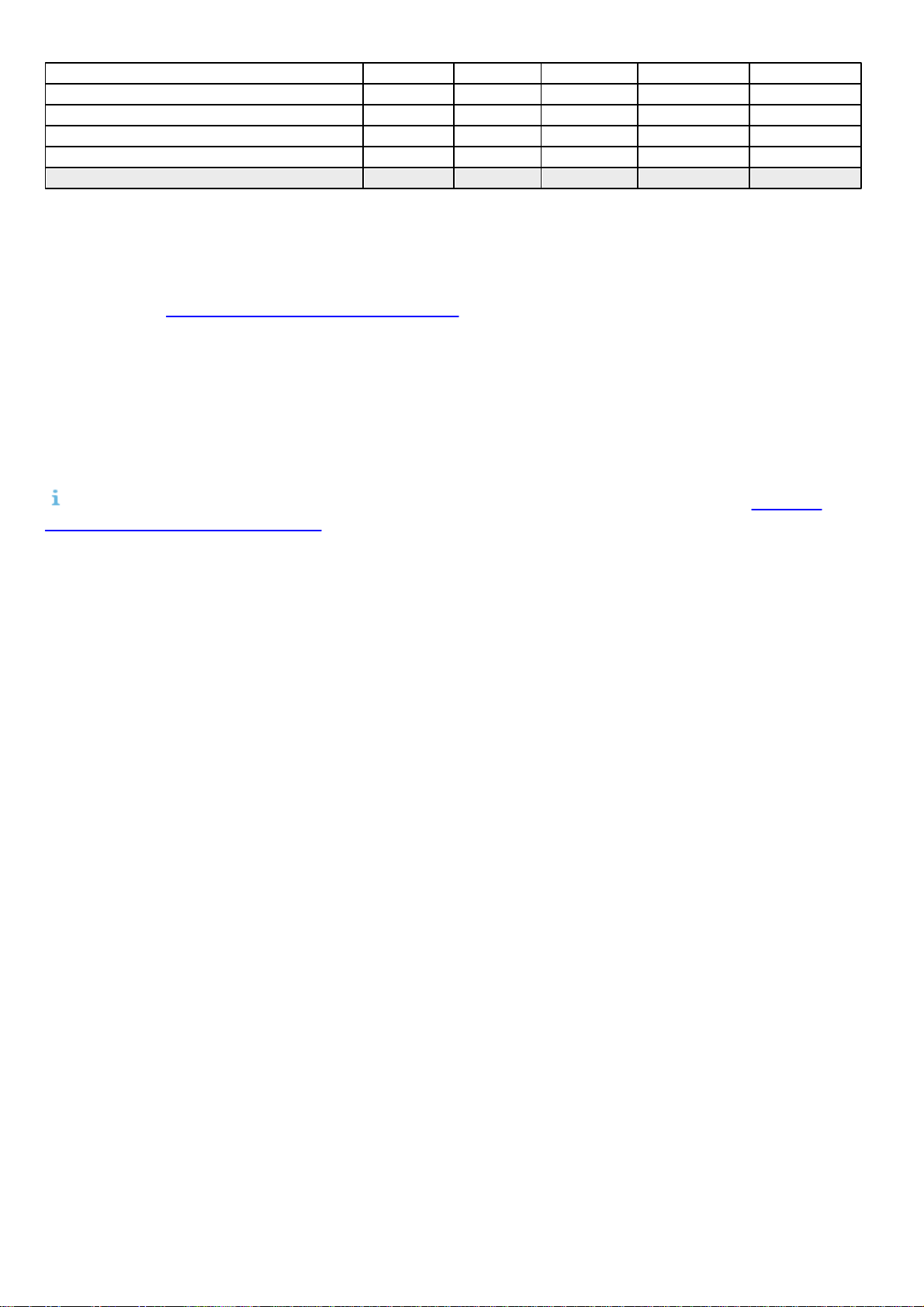

Système d'exploitation

Serveur

Agent

Proxy

RD Sensor

MDM

Windows XP x86 SP3

X

X

Windows XP x64 SP2

X

X

Windows Vista x86 SP2

X

X

Windows Vista x64 SP2

X

X

Windows 7 x86 SP1

*X*X*

Windows 7 x64 SP1

*X*X*

Windows 8 x86

*X*X*

Windows 8 x64

*X*X*

Windows 8.1 x86

*X*X*

Windows 8.1 x64

*X*X*

Windows 10 x86

*X*

Windows 10 x64

*X*

Windows HomeServer 2003 SP2

X

X

Windows HomeServer 2011 x64

X

X

Windows Server 2003 x86 SP2

XXX

X

Windows Server 2003 x64 SP2

XXX

X

Windows Server 2003 x86 R2 SP2

XXX

X

Windows Server 2003 x64 R2 SP2

XXX

X

Windows Server 2008 x64 R2 SP1

XXXXX

Windows Server 2008 x64 R2 CORE

XXXXX

Windows Server 2008 x86

X

X

Windows Server 2008 x86 SP2

XXXXX

Windows Server 2008 x64

X

X

Windows Server 2008 x64 SP2

XXXXX

Windows Server 2012 x64

XXXXX

Windows Server 2012 x64 CORE

XXXXX

Windows Server 2012 x64 R2

XXXXX

Windows Server 2012 x64 R2 CORE

XXXXX

Microsoft SBS 2003 x86 SP2 **

XXXXX

Pour installer ESET Remote Administrator, vous devez remplir un ensemble de conditions préalables requises en ce

qui concerne le matériel, la base de données et les logiciels.

2.1 Systèmes d'exploitation pris en charge

Les sections suivantes indiquent les versions de système d'exploitation prises en charge sous Windows, Linux et

Mac OS par un composant spécifique d'ESET Remote Administrator.

2.1.1 Windows

Le tableau ci-après répertorie tous les systèmes d'exploitation pris en charge pour chaque composant ESET Remote

Administrator. Il est également possible d'installer ERA Server, ERA Proxy et MDM sur un système d'exploitation

client (*Microsoft Windows 7, 8, 8.1, 10), mais uniquement à des fins d'évaluation.

17

Page 18

Microsoft SBS 2003 x86 R2 **

XXXXX

Microsoft SBS 2008 x64

X

X

Microsoft SBS 2008 x64 SP2 **

XXXXX

Microsoft SBS 2011 x64 Standard

XXXXX

Microsoft SBS 2011 x64 Essential

XXXXX

* Les composant ERA s'exécutant sur les systèmes d'exploitation clients (à des fins d'évaluation uniquement).

** Microsoft SQL Server Express inclus avec Microsoft Small Business Server (SBS) n'est pas pris en charge par ESET

Remote Administrator. Si vous souhaitez exécuter la base de données ERA sur SBS, vous devez utiliser une version

plus récente de Microsoft SQL Server. Pour obtenir des informations supplémentaires et des instructions, reportezvous à la section Installation sur Windows SBS / Essentials.

Sur les systèmes anciens, tels que Windows Server 2003, il est possible que le chiffrement de protocole ne soit pas

entièrement pris en charge du côté du système d'exploitation. Pour cette raison, TLSv1.0 est utilisé à la place de

TLSv1.2, (TLSv1.0 est considéré comme étant moins sûr que les versions plus récentes). Cette situation peut

également se produire lorsque le système d'exploitation prend en charge TLSv1.2 mais pas le client. Dans ce cas, les

communications sont établies à l'aide de TLS1.0. Afin de renforcer la sécurité de vos communications, il est conseillé

d'utiliser des systèmes d'exploitation plus récents (Windows Server 2008 R2 et versions ultérieures pour les

serveurs, Windows Vista et versions ultérieures pour les clients).

REMARQUE : il est possible d'installer sur un système d'exploitation de bureau et de déployer l'appliance

virtuelle d’ESET Remote Administrator. Vous pouvez ainsi exécuter ESET Remote Administrator sur un système

d'exploitation autre que serveur sans ESXi.

18

Page 19

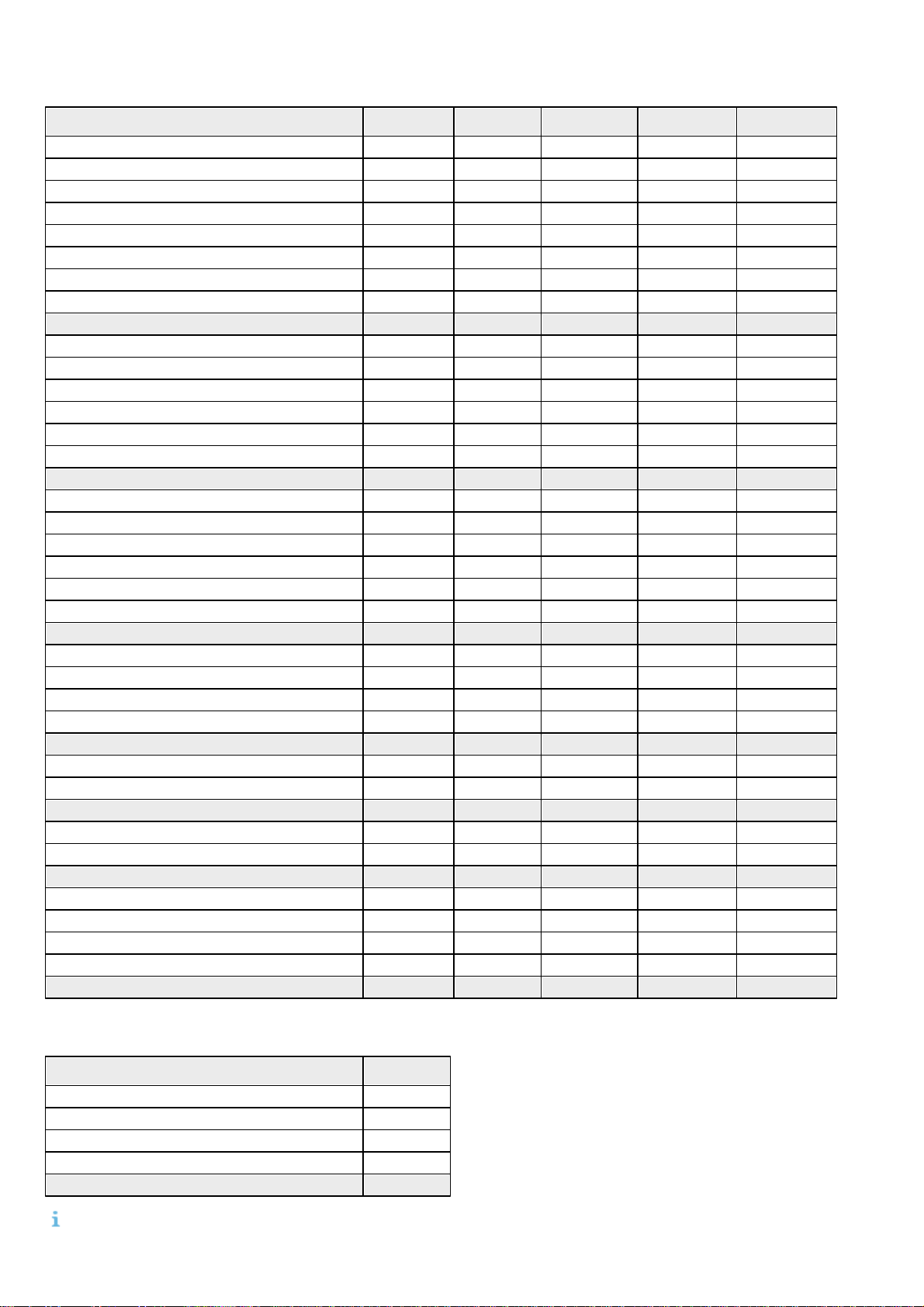

2.1.2 Linux

Système d'exploitation

Serveur

Agent

Proxy

RD Sensor

MDM

Ubuntu 12.04 LTS x86 Desktop

XXXXX

Ubuntu 12.04 LTS x86 Server

XXXXX

Ubuntu 12.04 LTS x64 Desktop

XXXXX

Ubuntu 12.04 LTS x64 Server

XXXXX

Ubuntu 14.04 LTS x86 Desktop

XXXXX

Ubuntu 14.04 LTS x86 Server

XXXXX

Ubuntu 14.04 LTS x64 Desktop

XXXXX

Ubuntu 14.04 LTS x64 Server

XXXXX

RHEL 5 x86

X

RHEL 5 x64

X

RHEL Server 6 x86

XXXXX

RHEL Server 6 x64

XXXXX

RHEL Server 7 x86

XXXXX

RHEL Server 7 x64

XXXXX

CentOS 5 x86

X

CentOS 5 x64

X

CentOS 6 x86

XXXXX

CentOS 6 x64

XXXXX

CentOS 7 x86

XXXXX

CentOS 7 x64

XXXXX

SLED 11 x86

XXXXX

SLED 11 x64

XXXXX

SLES 11 x86

XXXXX

SLES 11 x64

XXXXX

OpenSUSE 13 x86

XXXXX

OpenSUSE 13 x64

XXXXX

Debian 7 x86

XXXXX

Debian 7 x64

XXXXX

Fedora 19 x86

XXXXX

Fedora 19 x64

XXXXX

Fedora 20 x86

XXXXX

Fedora 20 x64

XXXXX

Système d'exploitation

Agent

OS X 10.7 Lion

X

OS X 10.8 Mountain Lion

X

OS X 10.9 Mavericks

X

OS X 10.10 Yosemite

X

2.1.3 OS X

REMARQUE : OS X est pris en charge en tant que client uniquement. Il est impossible d'installer ERA Server sous

OS X.

19

Page 20

2.2 Matériel

Mémoire

4 Go de mémoire vive (RAM)

Disque dur

20 Go au minimum d'espace libre

Processeur

Double cœur, cadencé à 2,0 GHz ou plus rapide

Connexion réseau

1 Gbit/s

Mémoire

1 Go de mémoire vive (RAM)

Disque dur

10 Go au minimum d'espace libre

Vitesse du processeur

Processeur x86 : 1,0 GHz

Processeur x64 : 1,4 GHz

Remarque : pour des performances optimales, un processeur cadencé à 2,0 GHz

ou plus rapide est recommandé.

Type de processeur

Processeur x86 : processeur compatible Pentium III ou plus rapide

Processeur x64 : AMD Opteron, AMD Athlon 64, Intel Xeon avec prise en charge

d'Intel EM64T, Intel Pentium IV avec prise en charge d'EM64T

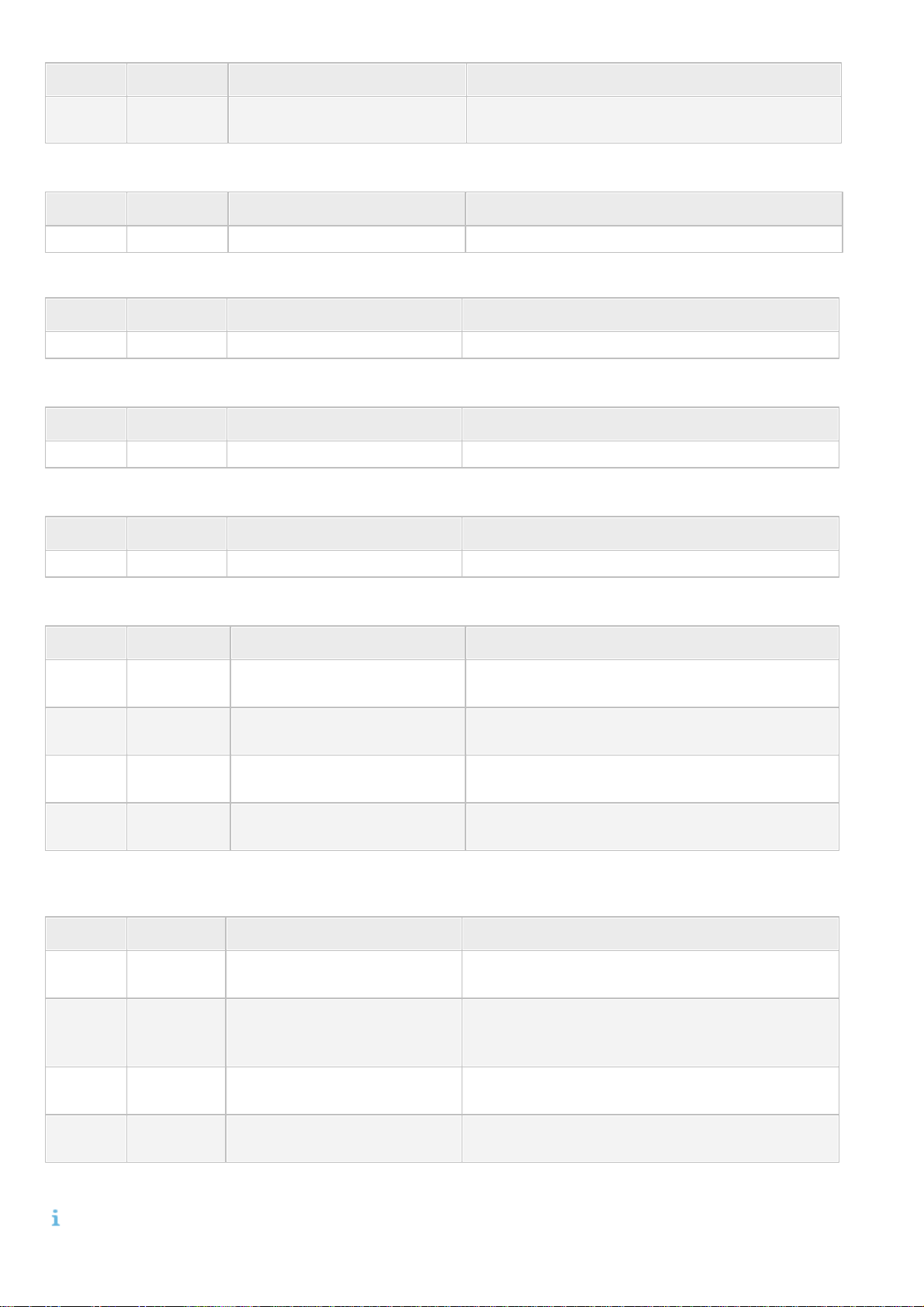

Protocole

Port

Utilisation

Descriptions

TCP

2222

Écoute d'ERA Server

Communication entre les ERA Agents et ERA Server

Pour garantir le fonctionnement correct du produit ESET Remote Administrator, votre système doit répondre à la

configuration matérielle suivante :

2.3 Base de données

ESET Remote Administrator prend en charge deux types de serveurs de base de données :

Microsoft SQL Server (y compris les éditions Express et autres qu'Express) 2008, 2008 R2, 2012, 2014

MySQL (version 5.5 et ultérieure)

Vous pouvez spécifier le serveur de base de données à utiliser lors de l'installation du serveur ou du proxy.

Microsoft SQL Server 2008 R2 Express est installé par défaut et fait partie du package d'installation. Notez que

Microsoft SQL Server 2008 R2 Express présente une limite de taille de base de données de 10 Go et ne peut pas être

installé sur un contrôleur de domaine. Si vous utilisez par exemple Microsoft SBS, il est recommandé d'installer ESET

Remote Administrator sur un autre serveur ou de ne pas sélectionner le composant SQL Server Express pendant

l'installation (vous devez alors utiliser votre serveur SQL ou MySQL Server existant pour exécuter la base de

données ERA).

Si vous décidez d'utiliser Microsoft SQL Server, la version la plus ancienne prise en charge est Microsoft SQL Server

2008. Vous pouvez utiliser une version de Microsoft SQL Server s'exécutant dans votre environnement, à condition

qu'elle réponde à la configuration minimale requise.

REMARQUE : Comme ERA Server et ERA Proxy ne comportent pas d'outil de sauvegarde intégré, il est vivement

recommandé d'effectuer une sauvegarde du serveur de base de données pour éviter toute perte de données.

Configuration matérielle requise pour le serveur de base de données :

2.4 Ports utilisés

Les diagrammes ci-dessous répertorient tous les ports de communication utilisés lorsqu'ESET Remote Administrator

et ses composants sont installés dans votre infrastructure. Les autres communications ont lieu via les processus du

système d'exploitation natif (NetBIOS sur TCP/IP, par exemple).

ERA Server :

20

Page 21

Protocole

Port

Utilisation

Descriptions

TCP

2223

Écoute d'ERA Server

Communication entre ERA Web Console et ERA

Server utilisée pour l'installation assistée.

Serveur Web ERA Web Console :

Protocole

Port

Utilisation

Descriptions

TCP

443

Ecoute

Appel à la console Web HTTP SSL

Protocole

Port

Utilisation

Descriptions

TCP

2222

Ecoute

Communication entre les ERA Agents et ERA Proxy

Protocole

Port

Utilisation

Descriptions

TCP

3128

Ecoute

Proxy HTTP (mise à jour de la mise en cache)

Protocole

Port

Utilisation

Descriptions

UDP

1237

Ecoute

Appel de mise en éveil

Protocole

Port

Utilisation

Descriptions

TCP

9977

Communication interne entre le Connecteur de

périphérique mobile et ERA Agent

TCP

9978

Communication interne entre le Connecteur de

périphérique mobile et ERA Agent

TCP

9980

Inscription de périphérique

mobile

Port d’inscription

TCP

9981

Communication avec ERA

Le Connecteur de périphérique mobile se

connecte à ERA Server.

Protocole

Port

Utilisation

Descriptions

TCP

139

Port cible du point de vue d'ERA

Server

Utilisation du partage ADMIN$

TCP

445

Port cible du point de vue d'ERA

Server

Accès direct aux ressources partagées à l'aide de

TCP/IP lors de l'installation à distance (une autre

solution que TCP 139)

UDP

137

Port cible du point de vue d'ERA

Server

Résolution des noms lors de l'installation à distance

UDP

138

Port cible du point de vue d'ERA

Server

Navigation lors de l'installation à distance

ERA Proxy :

Proxy HTTP :

ERA Agent :

Connecteur de périphérique mobile :

ERA Agent - utilisé pour le déploiement à distance d'ERA Agent sur un ordinateur cible doté d'un système

d'exploitation Windows :

Les ports 2222 et 2223 prédéfinis peuvent être modifiés s'ils sont déjà utilisés par d'autres applications.

REMARQUE : pour qu'ESET Remote Administrator fonctionne correctement, aucun des ports ci-dessus ne doit être

utilisé par d'autres applications.

21

Page 22

REMARQUE : veillez à configurer les pare-feu au sein de votre réseau pour permettre les communications via les

ports répertoriés ci-dessus.

22

Page 23

3. Processus d'installation

Les programmes d'installation ESET Remote Administrator sont disponibles en différents formats pour les

différentes méthodes d'installation. Ils sont disponibles dans la section des téléchargements du site Web ESET,

sous Remote Administrator 6 (cliquez sur le signe pour développer la catégorie). Vous pouvez télécharger les

éléments suivants :

Package de programmes d'installation ERA tout en un compressé

Image ISO contenant tous les programmes d'installation d'ESET Remote Administrator (excepté l'appliance

virtuelle ERA)

Appliances virtuelles (fichiers OVA)

Programmes individuels d'installation de chaque composant - pour les plates-formes Windows et Linux

REMARQUE : le déploiement de l'appliance virtuelle ERA est conseillée aux utilisateurs souhaitant exécuter ESET

Remote Administrator dans un environnement virtualisé ou désireux d'opter pour une installation sans souci.

Reportez-vous à notre Guide de déploiement de l'appliance virtuelle ERA pour des instructions détaillées.

Pour obtenir des instructions sur la mise à niveau de votre installation ERA existante, voir Procédures de mise à

niveau.

3.1 Installation sous Windows

L'installation d'ESET Remote Administrator peut être effectuée de plusieurs manières différentes. Choisissez le

type d'installation qui répond à vos besoins et votre environnement. La méthode la plus simple consiste à utiliser le

programme d'installation tout en un ESET Remote Administrator (ERA). Cette méthode permet d'installer ESET

Remote Administrator et ses composants sur un seul ordinateur.

L'installation de composants permet d'installer différents composants d'ESET Remote Administrator sur des

ordinateurs différents. Vous disposez ainsi de plus de liberté pour personnaliser votre installation. Vous pouvez

installer chaque composant sur un ordinateur souhaité, à condition qu'il réponde à la configuration système

requise.

Installation du package (Installation du package tout en un)

Installation par étapes

Installation sur Windows Small Business Server (SBS) / Essentials

Installation de composants

De nombreux scénarios d'installation nécessitent d'installer différents composants ESET Remote Administrator sur

des ordinateurs différents pour tenir compte des architectures réseau, pour satisfaire aux exigences de

performance ou pour d'autres raisons. Les packages d'installation suivants sont disponibles pour les composants

ESET Remote Administrator distincts :

Composants principaux

ERA Server

ERA Web Console

ERA Agent (doit être installé sur les ordinateurs clients ; ce composant est facultatif sur ERA Server)

Composants facultatifs

ERA Proxy

RD Sensor

Connecteur de périphérique mobile

Proxy HTTP Apache

Outil Miroir

23

Page 24

Pour obtenir des instructions afin d'effectuer une mise à niveau d'ESET Remote Administrator vers la dernière

version (6.x), consultez l'article de la base de connaissances.

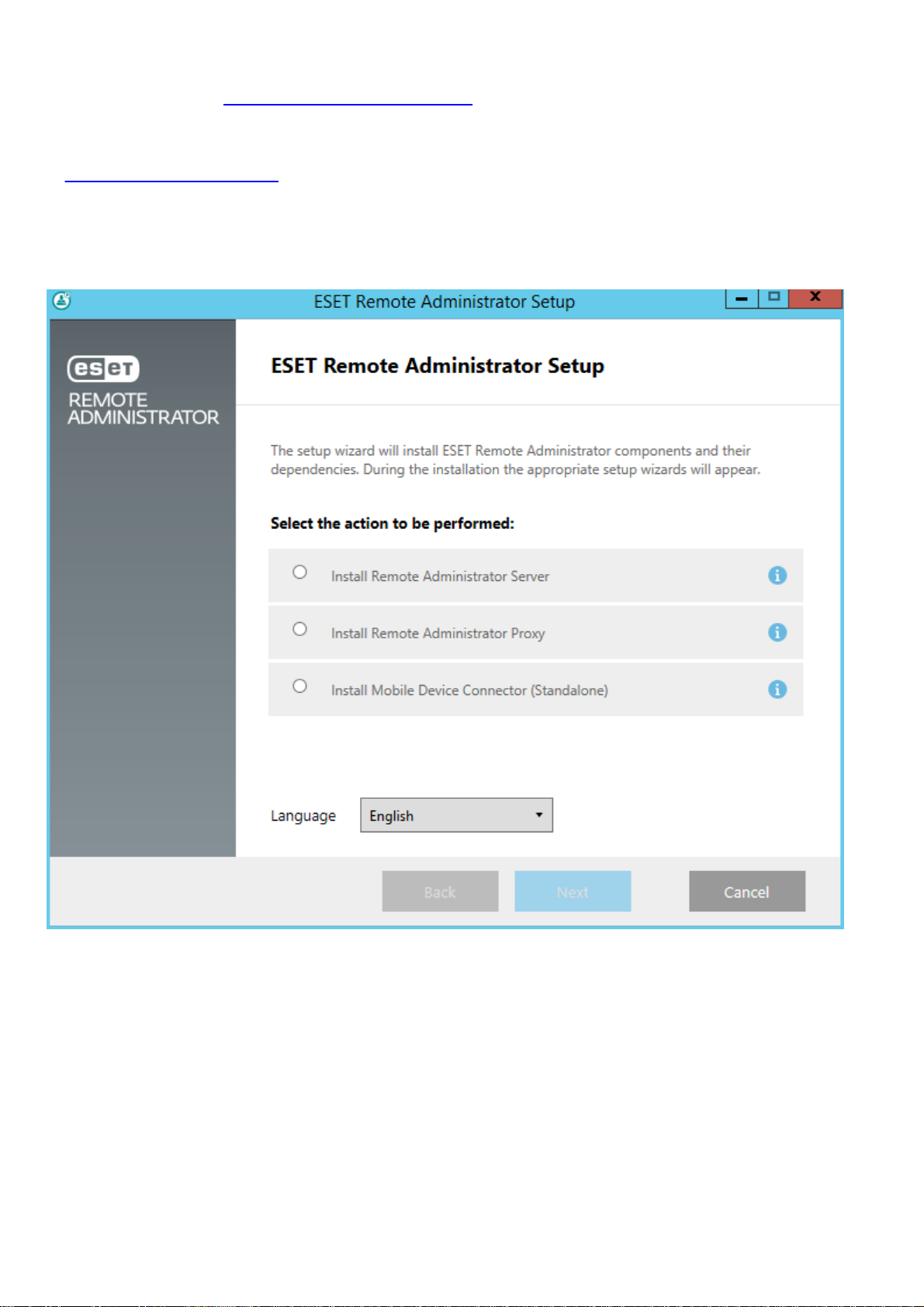

3.1.1 Installation pas à pas sous Windows

Le programme d'installation ERA (tout en un) est uniquement disponible pour les systèmes d'exploitation

Windows. Il vous permet d'installer tous les composants ERA à l'aide de l'assistant d'installation ERA. Lorsque vous

exécutez le package d'installation, trois options vous sont proposées.

1. Sélectionnez Remote Administrator Server et cliquez sur Suivant. Vous pouvez également sélectionner la langue

dans le menu déroulant avant de continuer.

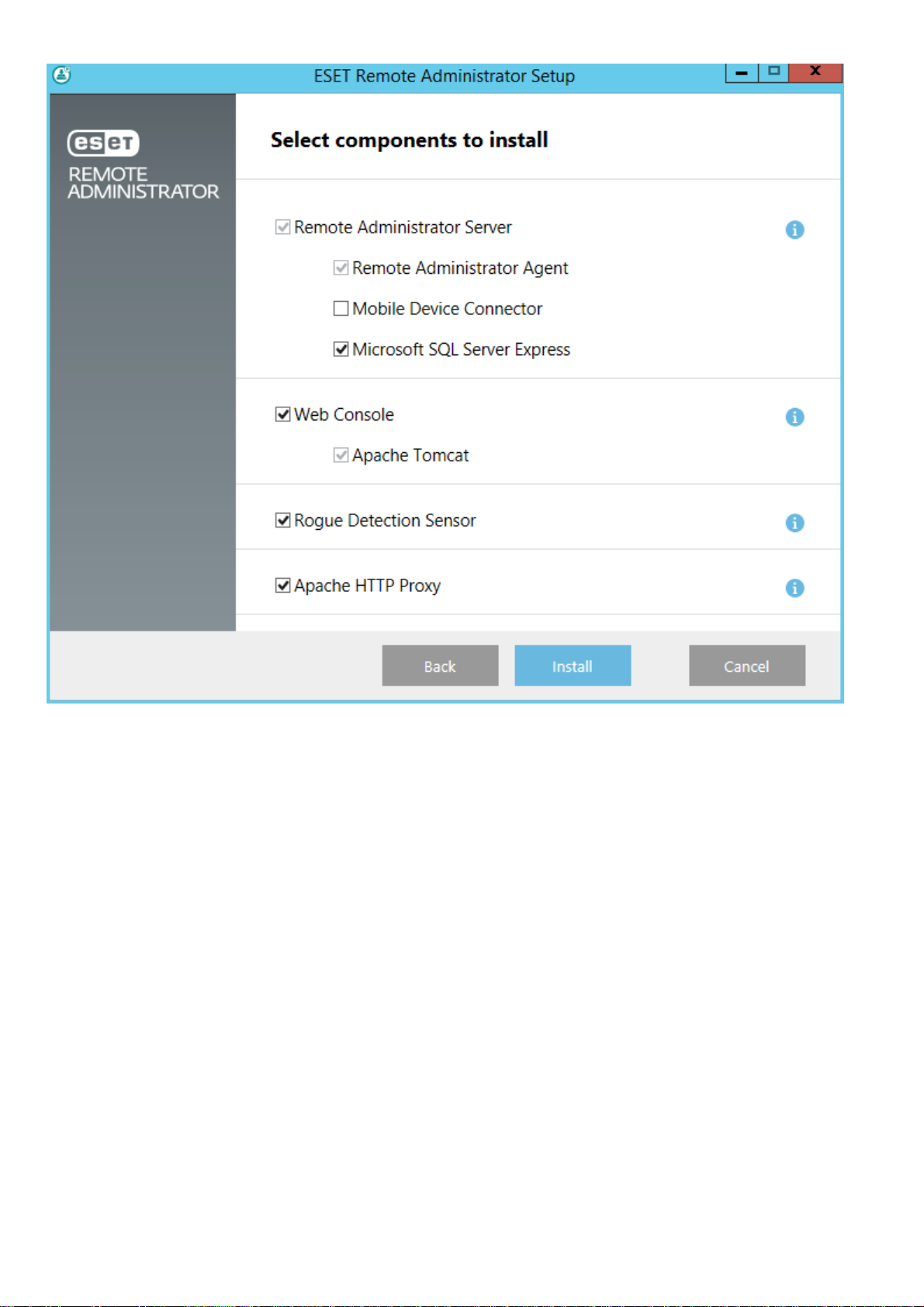

2. Après acceptation des termes du CLUF, cliquez sur Suivant. Il est recommandé d'installer les composants

sélectionnés par défaut.

24

Page 25

25

Page 26

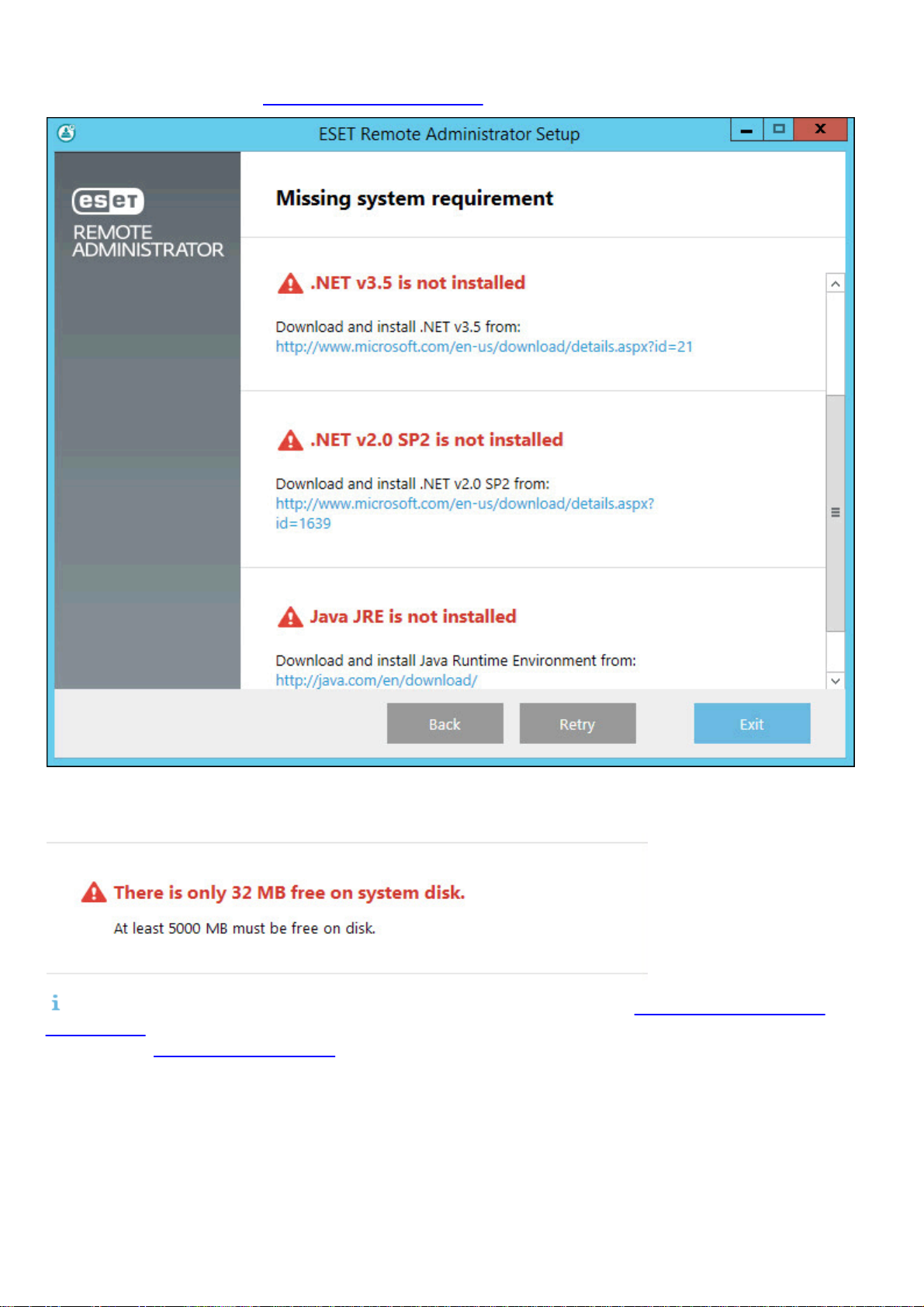

3. Si des erreurs sont détectées lors de la vérification des conditions préalables requises, corrigez-les. Vérifiez que

le système répond à toutes conditions préalables requises.

La notification suivante peut s'afficher si votre système ne dispose pas de l'espace disque requis par l'installation

d'ERA :

REMARQUE : si vous choisissez d'installer Microsoft SQL Server Express lors de l'installation d'ESET Remote

Administrator, vous ne serez pas en mesure de l'installer sur un contrôleur de domaine. Cela risque de se produire

si vous utilisez Windows SBS / Essentials. Si vous utilisez SBS / Essentials, il est recommandé d'installer ESET Remote

Administrator sur un autre serveur ou de ne pas sélectionner le composant SQL Server Express lors de l'installation

(vous devez dans ce cas utiliser un serveur SQL Server ou MySQL existant pour exécuter la base de données ERA).

26

Page 27

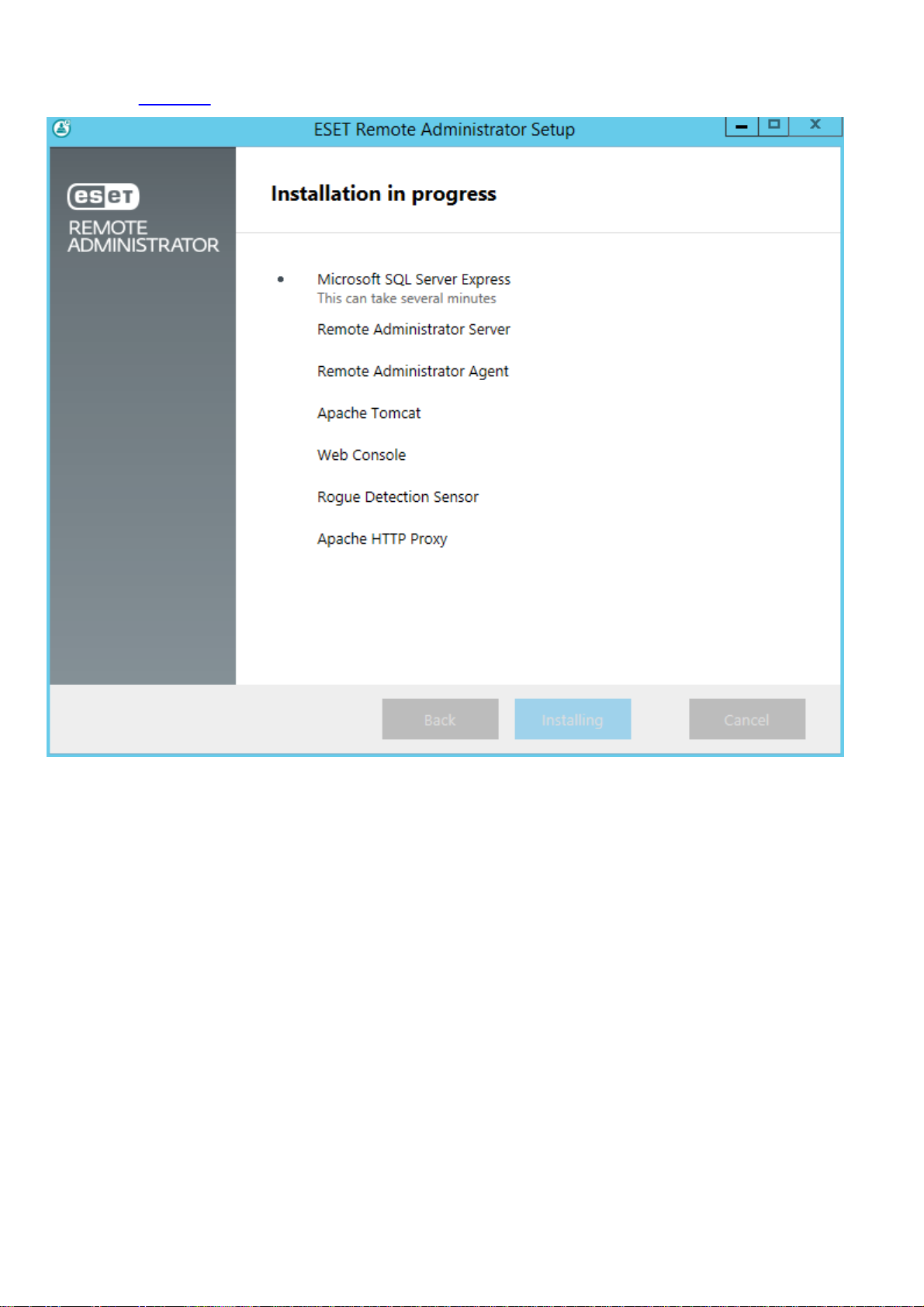

4. Lorsque la vérification des conditions préalables requises est terminée et que votre environnement répond à

toutes les exigences, l'installation démarre.

27

Page 28

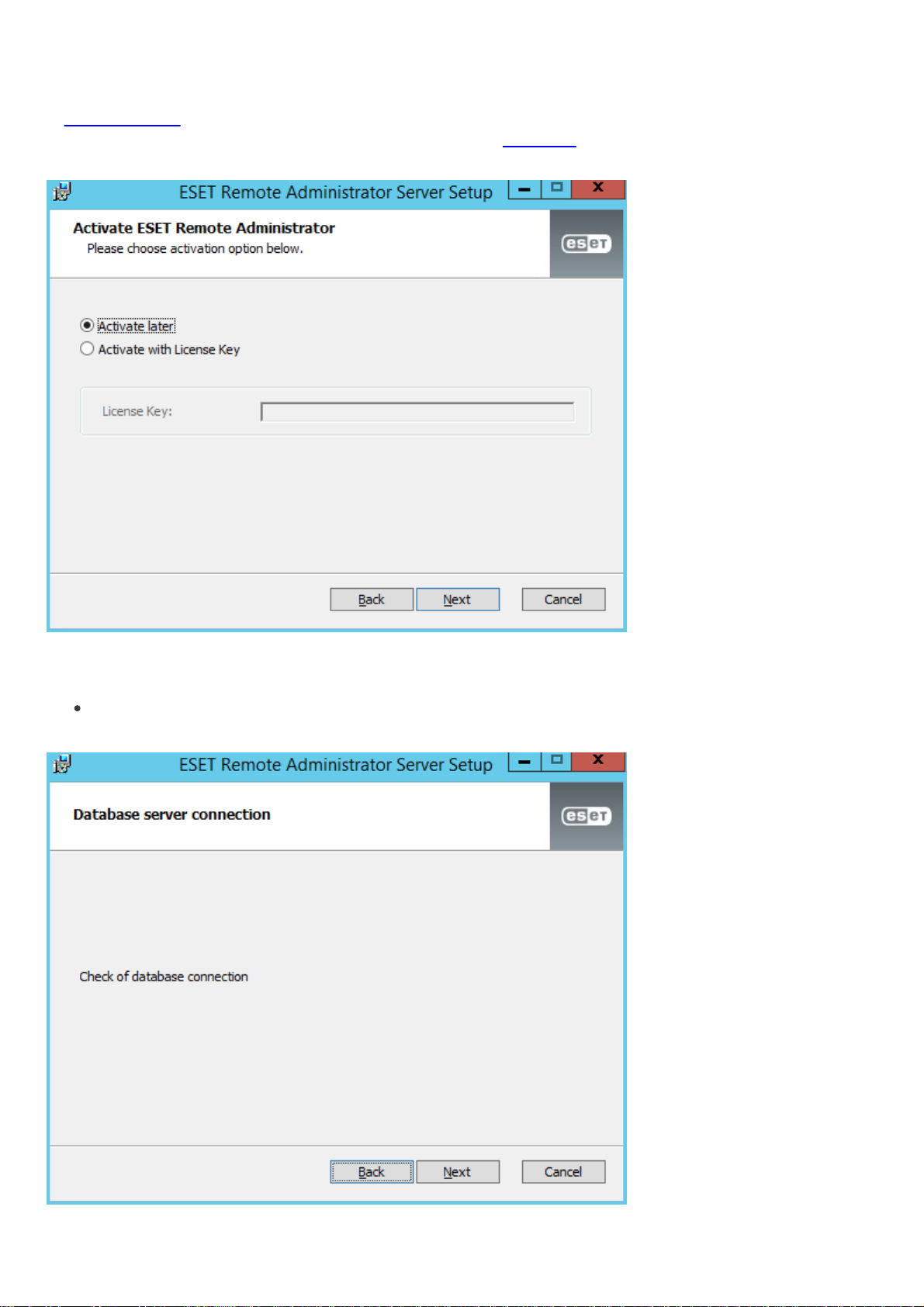

5. Saisissez une clé de licence valide, que vous devez avoir reçue lors de l'achat de votre solution de sécurité ESET.

Si vous utilisez des informations d'identification de licence héritée (nom d'utilisateur et mot de passe),

convertissez-les en clé de licence. Vous pouvez également sélectionner Activer ultérieurement. Si vous

choisissez Activer ultérieurement, reportez-vous au chapitre Activation pour obtenir des instructions

supplémentaires.

6. Si vous avez choisi d'installer Microsoft SQL Server Express (à l'étape 2), une vérification de la connexion de la

base de données est effectuée. Vous pouvez passer à l'étape 10.

Si vous disposez d'un serveur de base de données existant, vous êtes invité à saisir les informations de

connexion à la base de données à l'étape suivante.

28

Page 29

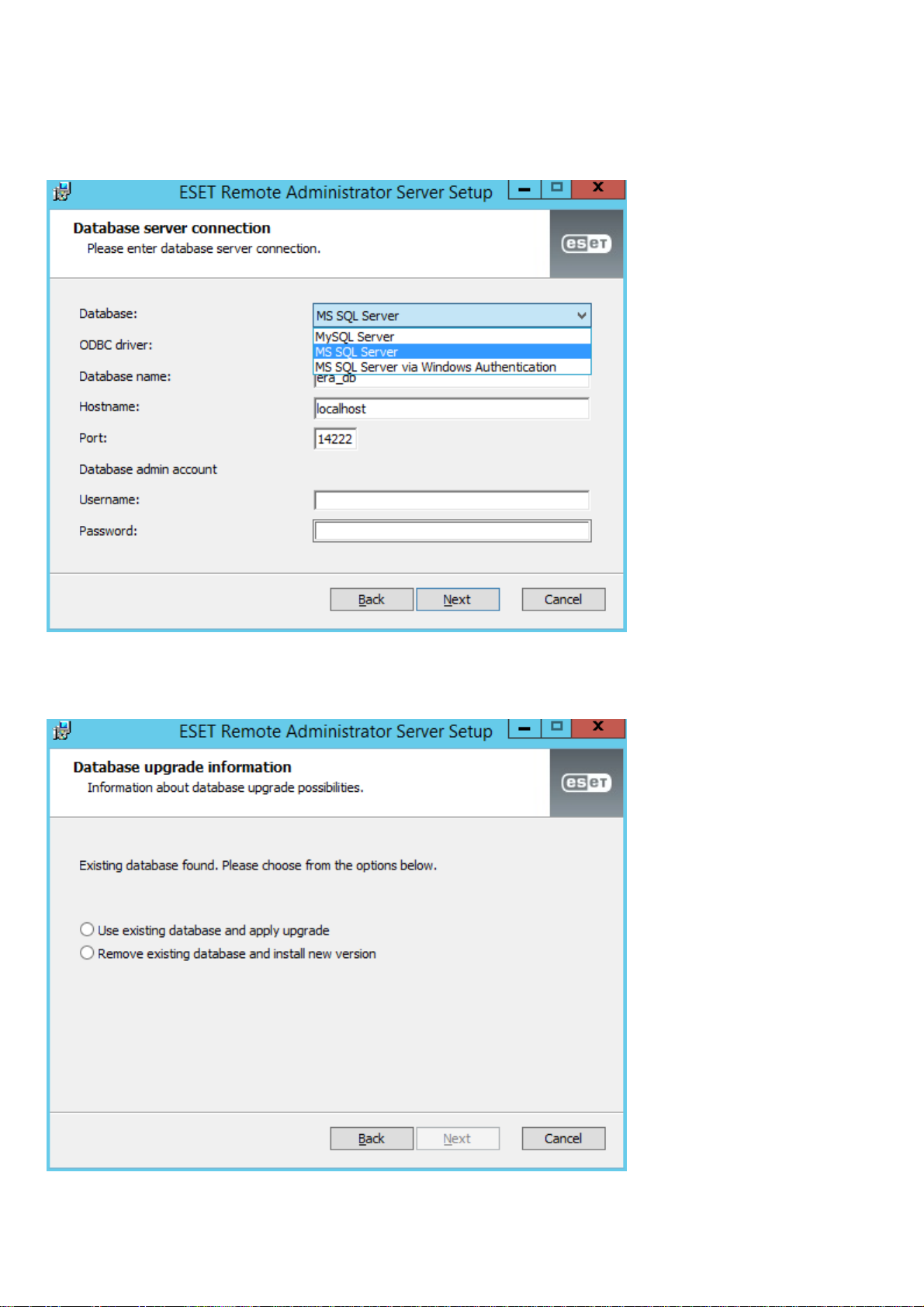

7. Si vous utilisez un serveur SQL Server ou MySQL existant, configurez les paramètres de connexion en

conséquence. Saisissez le nom de la base de données, le nom d’hôte et le numéro de port (vous pouvez trouver

ces informations dans le Gestionnaire de configuration Microsoft SQL Server) et les détails du compte de

l’administrateur de base de données (nom d'utilisateur et mot de passe) dans les champs appropriés, puis cliquez

sur Suivant. La connexion à la base de données est vérifiée.

8. La présence d'une base de données ERA existante (provenant d'une installation ERA précédente) sur votre

serveur de base de données est détectée. Vous pouvez sélectionner Utiliser la base de données existante et

appliquer une mise à niveau ou Supprimer la base de données existante et installer une nouvelle version.

29

Page 30

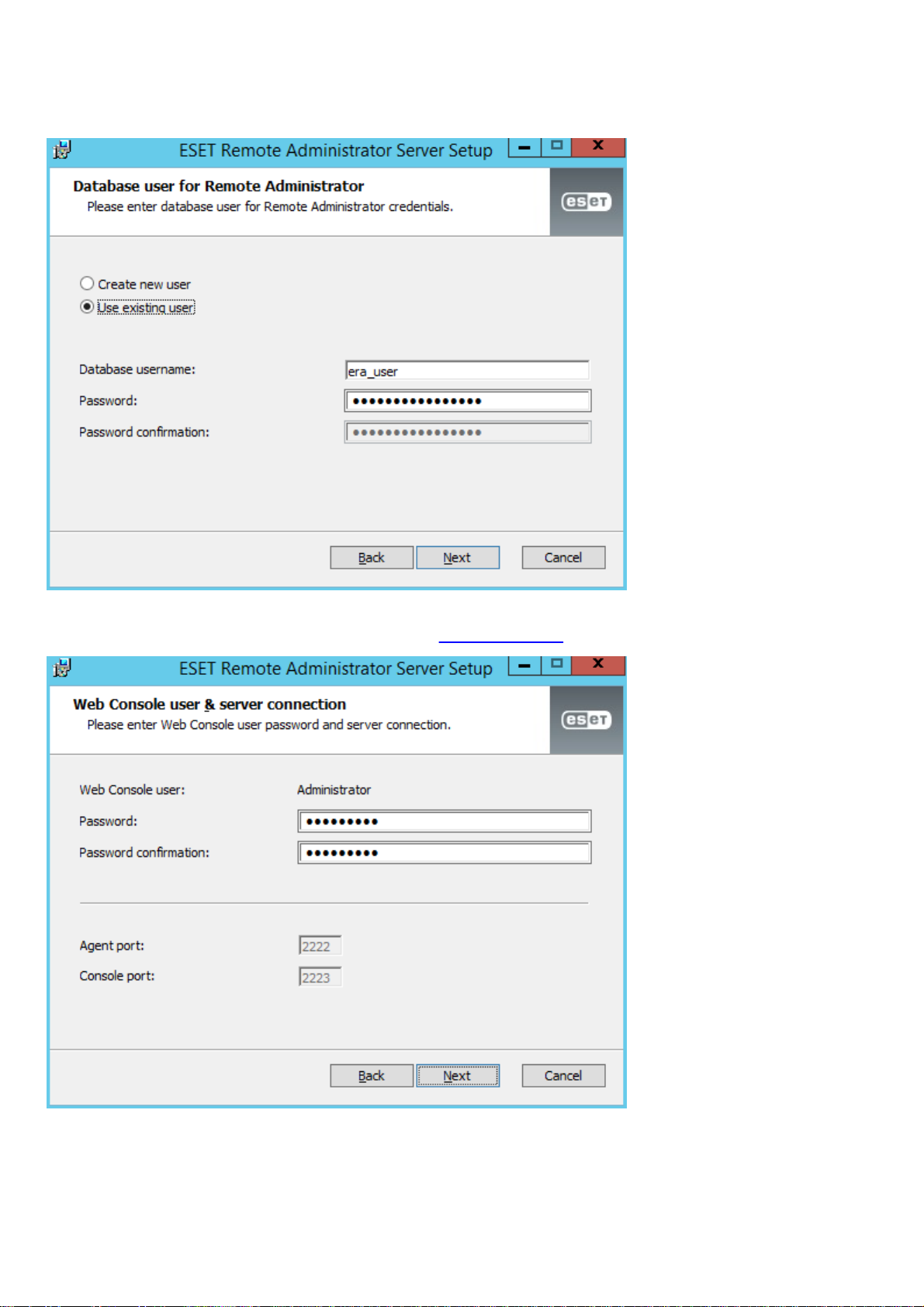

9. Indiquez si vous souhaitez utiliser l'utilisateur de base de données existant ou en créer un nouveau. Si vous avez

sélectionné Utiliser l’utilisateur existant, entrez le nom d’utilisateur de base de données et le mot de passe. Si

un message d’erreur s'affiche, choisissez de créer un nouvel utilisateur.

10. Vous êtes invité à saisir un mot de passe pour le compte Administrateur de la console Web. Ce mot de passe est

important, car il vous permet de vous connecter à la console Web ERA.

30

Page 31

11. Créez une autorité de certification pour ESET Remote Administrator, puis cliquez sur Suivant. Vous pouvez

éventuellement indiquer des informations supplémentaires sur le certificat (ces informations ne sont pas

obligatoires). Vous pouvez laisser le champ Mot de passe de l'autorité vide. Si vous saisissez un mot de passe,

veillez à le mémoriser.

12. Après avoir cliqué sur Suivant, la progression de l'installation s'affiche.

31

Page 32

32

Page 33

13. Lorsque vous avez terminé, le message « L'installation d'ESET Remote Administrator Server a réussi » s'affiche

avec l'adresse URL de la console Web ERA. Cliquez sur l'adresse URL pour ouvrir la console Web ou sur Terminer.

33

Page 34

3.1.1.1 Désinstaller des composants

Pour désinstaller des composants ERA, exécutez le programme d'installation tout en un ERA que vous avez utilisé

durant l'installation d'ERA et sélectionnez Désinstaller les composants Remote Administrator. Vous pouvez

également sélectionner la langue dans le menu déroulant avant de continuer.

Après acceptation des termes du CLUF, cliquez sur Suivant. Sélectionnez le ou les composants que vous souhaitez

désinstaller, puis cliquez sur Désinstaller.

34

Page 35

REMARQUE : il est recommandé de redémarrer le serveur après la désinstallation de composants.

3.1.2 Installation sur Windows SBS / Essentials

Veillez à ce que toutes les conditions requises soient réunies, en particulier que le système d'exploitation soit pris

en charge.

REMARQUE :: certaines anciennes versions de Microsoft SBS comprennent des versions de Microsoft SQL Server

Express qui ne sont pas prises en charge par ESET Remote Administrator :

Microsoft SBS 2003 x86 SP2

Microsoft SBS 2003 x86 R2

Microsoft SBS 2008 x64 SP2

Si vous possédez l'une des versions de Windows Small Business Server répertoriées ci-dessus et si vous souhaitez

installer la base de données ERA sur Microsoft SBS, vous devez utiliser une version plus récente de Microsoft SQL

Server Express.

o Si Microsoft SQL Express n'est pas installé sur SBS, suivez la procédure décrite ci-après.

o Si Microsoft SQL Express est installé sur SBS mais que vous n'utilisez pas le programme, désinstallez-le, puis

suivez la procédure décrite ci-après.

o Si vous utilisez la version de Microsoft SQL Server Express fournie avec SBS, migrez votre base de données vers

une version de SQL Express compatible avec ERA Server. Pour ce faire, sauvegardez vos bases de données,

désinstallez Microsoft SQL Server Express et suivez la procédure décrite ci-après pour installer une version

compatible de Microsoft SQL Server Express et restaurer les bases de données, si nécessaire.

35

Page 36

1. Téléchargez le package d'installation d'ERA sous une forme compressée à partir de la section des

téléchargements du site Web ESET, sous Remote Administrator 6 (cliquez sur le signe + pour développer la

catégorie).

2. Décompressez le fichier d'installation que vous avez téléchargé à l'étape 1, ouvrez le dossier des programmes

d'installation, puis double-cliquez sur SQLEXPR_x64_ENU.

Le Centre d'installation est lancé. Cliquez sur Nouvelle installation ou ajout de fonctionnalités à une installation

existante pour démarrer l'Assistant Installation.

REMARQUE : à l'étape 8 du processus d'installation, définissez le mode d'authentification sur Mode mixte

(authentification SQL Server et authentification Windows).

REMARQUE : pour installer ERA Server sur SBS, vous devez autoriser les connexions TCP/IP à SQL Server.

36

Page 37

3. Installez ESET Remote Administrator en exécutant le fichier Setup.exe.

4. Sélectionnez les composants à installer, veillez à désélectionner Microsoft SQL Server Express, puis cliquez sur

Installer.

37

Page 38

3.1.3 Installation du package

Installation de Remote Administrator Server

Suivez les instructions ci-après ou regardez la vidéo d'instructions de la base de connaissance. Vous pouvez

également consulter l'article de la base de connaissances pour obtenir des instructions détaillées et illustrées afin

d'effectuer l'installation à l'aide du programme d'installation tout en un.

1. Double-cliquez sur le package d'installation pour commencer l'installation. Sélectionnez Remote Administrator

Server.

REMARQUE : si vous souhaitez installer ERA dans un environnement de cluster de basculement, une installation

de composant est nécessaire.

2. Sélectionnez les composants à installer. Si vous ne disposez pas d'un serveur de base de données, vous pouvez

installer Microsoft SQL Server 2008 R2 Express, compris dans le package d'installation. Notez que Microsoft SQL

Server 2008 R2 Express présente une limite de taille de base de données de 10 Go. Vous pouvez également

installer ERA Web Console, le Connecteur de périphérique mobile, le proxy HTTP Apache et Rogue Detection

Sensor à l'aide de la méthode d'installation du package.

3. Saisissez une clé de licence valide ou sélectionnez Activer ultérieurement.

4. Si vous utilisez une base de données SQL Express, la connexion à celle-ci est vérifiée. Vous êtes également invité

à saisir un mot de passe pour ERA Web Console (étape 8) et votre mot de passe de certificat (étape 10).

5. En cas d'utilisation d'un autre système de base de données : sélectionnez Compte d’utilisateur du service. Ce

compte est utilisé pour exécuter le service ESET Remote Administrator Server. Les options disponibles sont les

suivantes :

a. Compte de service réseau

b. Compte personnalisé/Utilisateur spécifique : DOMAINE/NOMUTILISATEUR

6. Connectez-vous à une base de données. Toutes les données, du mot de passe de la console Web aux journaux

des ordinateurs clients, y sont stockées.

a. Base de données : MySQL Server/MS SQL Server/MS SQL Server via l'authentification Windows

b. Pilote ODBC : pilote MySQL ODBC 5.1/pilote Unicode MySQL ODBC 5.2/pilote unicode MySQL ODBC 5.3/

SQL Server/client natif SQL Server 10.0/pilote ODBC 11 pour SQL Server

c. Nom de la base de données : vous pouvez conserver le nom prédéfini ou le modifier en cas de besoin

d. Nom de l’hôte : nom d'hôte ou adresse IP du serveur de base de données

e. Port utilisé pour la connexion au serveur

f. Nom d'utilisateur/Mot de passe du compte d'administrateur de base de données

Cette étape vérifie la connexion à la base de données. Si la connexion est correcte, vous pouvez passer à l'étape

suivante.

7. Sélectionnez un utilisateur ESET Remote Administrator ayant accès à la base de données. Vous pouvez utiliser un

utilisateur existant ou en créer un.

8. Saisissez un mot de passe pour l'accès à console Web.

9. ESET Remote Administrator utilise des certificats pour les communications client-serveur. Vous pouvez

sélectionner vos propres certificats. Le serveur peut également en créer.

10. Définissez un mot de passe pour l'autorité de certification. Veillez à le mémoriser. Pour créer une autorité de

certification pour ESET Remote Administrator, cliquez sur Suivant. Un serveur de certificat est créé. Définissez un

nom d'hôte de serveur et un mot de passe pour celui-ci.

11.Définissez un mot de passe pour le certificat homologue. Vous pouvez éventuellement indiquer des

informations supplémentaires sur le certificat (ces informations ne sont pas obligatoires). Vous pouvez laisser le

champ Mot de passe de l'autorité vide. Si vous saisissez un mot de passe, veillez à le mémoriser.

38

Page 39

12.La configuration peut effectuer une tâche Synchronisation des groupes statiques initiale. Sélectionnez la

méthode (Ne pas synchroniser, Synchroniser avec Réseau Windows ou Synchroniser avec Active Directory), puis

cliquez sur Suivant.

13. Cliquez sur Suivant pour procéder à l'installation dans le dossier par défaut ou sélectionnez Modifier... le dossier

de destination.

14. Cliquez sur Installer pour installer ERA Server.

15. Lorsque l'installation est terminée, cliquez sur le lien affiché dans l'assistant de configuration pour ouvrir la

console Web (il est recommandé de mettre en signet cette URL), puis cliquez sur Terminer.

REMARQUE : si l'installation se termine avec l'erreur 2068052081, consultez le FAQ pour trouver des solutions.

Installation de Remote Administrator Proxy

1. Démarrez le package d'installation. Sélectionnez Remote Administrator Proxy.

2. Sélectionnez les composants à installer. Si vous ne disposez pas d'un serveur de base de données, vous pouvez

installer Microsoft SQL Server 2008 R2 Express, compris dans le package d'installation. Notez que Microsoft SQL

Server 2008 R2 Express présente une limite de taille de base de données de 10 Go. Vous pouvez également

installer RD Sensor à partir du package d'installation.

3. Connectez-vous à une base de données :

a. Base de données : MySQL Server/MS SQL Server/MS SQL Server via l'authentification Windows

b. Pilote ODBC : pilote MySQL ODBC 5.1/pilote Unicode MySQL ODBC 5.2/pilote unicode MySQL ODBC 5.3/

SQL Server/client natif SQL Server 10.0/pilote ODBC 11 pour SQL Server

c. Nom de l’hôte : nom d'hôte ou adresse IP du serveur de base de données

d. Port utilisé pour la connexion au serveur

e. Nom d'utilisateur/Mot de passe du compte d'administrateur de base de données

Cette étape vérifie la connexion à la base de données. Si la connexion est correcte, vous pouvez passer à l'étape

suivante.

4. Sélectionnez un port de communication proxy. Par défaut, le port 2222 est utilisé.

5. Configurez la connexion du proxy à ESET Remote Administrator. Saisissez un hôte de serveur (nom d'hôte/

adresse IP du serveur) et un port de serveur (2222).

6. Sélectionnez un certificat homologue et un mot de passe pour ce certificat. Vous pouvez éventuellement ajouter

une autorité de certification. Elle n'est nécessaire que pour les certificats non signés.

7. Sélectionnez éventuellement un dossier d'installation du Proxy, puis cliquez sur Installer.

8. ERA Agent est installé en plus du proxy.

39

Page 40

3.1.4 Installation de composants sur Windows

Langue

Code

Anglais (États-Unis)

en-US

Arabe (Égypte)

ar-EG

Chinois simplifié

zh-CN

Chinois traditionnel

zh-TW

De nombreux scénarios d'installation nécessitent d'installer différents composants ESET Remote Administrator sur

des ordinateurs différents pour tenir compte des architectures réseau, pour satisfaire aux exigences de

performance ou pour d'autres raisons. Les packages d'installation suivants sont disponibles pour les composants

ESET Remote Administrator distincts :

Composants principaux

ERA Server

ERA Web Console

ERA Agent (doit être installé sur les ordinateurs clients ; ce composant est facultatif sur ERA Server)

Composants facultatifs

ERA Proxy

RD Sensor

Connecteur de périphérique mobile

Proxy HTTP Apache

Outil Miroir

Pour obtenir des instructions afin d'effectuer une mise à niveau d'ESET Remote Administrator vers la dernière

version (6.x), consultez l'article de la base de connaissances.

Si vous souhaitez exécuter l'installation dans votre langue, vous devez démarrer le programme d'installation MSI

d'un composant ERA spécifique via une ligne de commande.

Voici un exemple d'exécution de l'installation dans la langue slovaque :

Pour sélectionner la langue dans laquelle exécuter le programme d'installation, spécifiez le paramètre

TRANSFORMS correspondant selon ce tableau :

40

Page 41

Croate (Croatie)

hr-HR

Tchèque (République

tchèque)

cs-CZ

Français (France)

fr-FR

Français (Canada)

fr-FC

Allemand (Allemagne)

de-DE

Italien (Italie)

it-IT

Japonais (Japon)

ja-JP

Coréen (Corée)

ko-KR

Polonais (Pologne)

pl-PL

Portugais (Brésil)

pt-BR

Russe (Russie)

ru-RU

Espagnol (Chili)

es-CL

Espagnol (Espagne)

es-ES

Slovaque (Slovaquie)

sk-SK

3.1.4.1 Installation du serveur - Windows

Pour installer le composant ERA Server sur Windows, procédez comme suit :

1. Vérifiez que toutes les conditions préalables requises sont remplies.

2. Exécutez le programme d'installation d'ERA Server et acceptez les termes du CLUF si vous êtes d'accord avec ces

derniers.

REMARQUE: si vous installez ERA Server sur un cluster de basculement, cochez la case en regard de l'option Il

s'agit d'une installation de cluster. Dans le cas contraire, ne la cochez pas.

3. Si vous procédez à l'installation sur un cluster de basculement, indiquez le chemin d'accès aux données de

l'application personnalisée pour pointer vers le stockage partagé du cluster. Les données doivent être stockées à

un emplacement accessible par tous les nœuds du cluster.

4. Saisissez une clé de licence ERA valide ou sélectionnez Activer ultérieurement.

5. Sélectionnez un compte d'utilisateur du service. Ce compte est utilisé pour exécuter le service ESET Remote

Administrator Server. Les options disponibles sont les suivantes :

Compte de service réseau

Spécifié par l'utilisateur : DOMAINE/NOMUTILISATEUR

4. Connectez-vous à une base de données. Toutes les données y sont stockées (mot de passe ERA Web Console,

journaux des ordinateurs clients, etc.) :

Base de données : MySQL Server/MS SQL Server/MS SQL Server via l'authentification Windows

Pilote ODBC : pilote MySQL ODBC 5.1/pilote Unicode MySQL ODBC 5.2/pilote unicode MySQL ODBC 5.3/

SQL Server/client natif SQL Server 10.0/pilote ODBC 11 pour SQL Server

Nom de la base de données : vous pouvez conserver le nom prédéfini ou le modifier en cas de besoin

Nom de l’hôte : nom d'hôte ou adresse IP du serveur de base de données

Port : utilisé pour les connexions au serveur de base de données

Nom d'utilisateur/Mot de passe du compte d'administrateur de base de données

REMARQUE : ERA Server stocke des blobs de données volumineux dans la base de données. Pour qu'ERA

s'exécute correctement, il est donc nécessaire de configurer MySQL pour accepter des paquets de grande taille.

Pour plus d'informations sur cette configuration, reportez-vous au FAQ.

41

Page 42

Cette étape vérifie la connexion à la base de données. Si la connexion est correcte, vous pouvez passer à l'étape

suivante.

5. Sélectionnez un utilisateur ESET Remote Administrator ayant accès à la base de données. Vous pouvez utiliser un

utilisateur existant. Un utilisateur peut être également automatiquement créé.

6. Saisissez un mot de passe pour l'accès à la console Web.

7. ESET Remote Administrator utilise des certificats pour les communications client-serveur. Vous pouvez

sélectionner vos propres certificats. Le serveur peut également en créer.

8. Saisissez le mot de passe de l'autorité de certification. Veillez à le mémoriser.

9. Un serveur de certificat est créé. Sélectionnez également un mot de passe pour celui-ci.

10. À l'étape suivante, sélectionnez un mot de passe pour votre certificat homologue. Vous pouvez éventuellement

indiquer des informations supplémentaires sur le certificat (ces informations ne sont pas obligatoires). Vous

pouvez laisser le champ Mot de passe de l'autorité vide. Si vous saisissez un mot de passe, veillez à le

mémoriser.

11.La configuration peut effectuer une tâche Synchronisation des groupes statiques initiale. Sélectionnez la

méthode (Ne pas synchroniser, Synchroniser avec Réseau Windows ou Synchroniser avec Active Directory), puis

cliquez sur Suivant.

12.Validez le dossier d'installation pour le serveur ou modifiez-le, puis cliquez sur Suivant.

13.Cliquez sur Installer pour installer le serveur.

REMARQUE : une fois que vous avez terminé l'installation d'ERA Server, veillez à installer ERA Agent sur le même

ordinateur (facultatif). Vous pourrez ainsi gérer le serveur comme un ordinateur client.

42

Page 43

3.1.4.1.1 Conditions préalables requises pour le serveur - Windows

Pour installer ERA Server sous Windows, les conditions préalables requises suivantes doivent être remplies :

Vous devez disposer d'une licence valide.

Les ports requis doivent être ouverts et disponibles. Consultez la liste complète des ports ici.

Le serveur de base de données (Microsoft SQL Server ou MySQL) est installé et en cours d'exécution. Pour plus

d'informations, reportez-vous à la configuration requise pour la base de données. Si vous ne disposez pas d'un

serveur de base de données, il est recommandé de consulter les informations de configuration de SQL Server

pour configurer SQL correctement afin de l'utiliser avec ESET Remote Administrator.

Java Runtime Environment (JRE) doit être installé (vous pouvez le télécharger à l'adresse http://java.com/en/

download/). Utilisez toujours la dernière version officielle de Java.

Microsoft .NET Framework 3.5 doit être installé. Si vous exécutez Windows Server 2008 ou 2012, vous pouvez

l'installer à l'aide de l'Assistant Ajout de rôles et de fonctionnalités (comme illustré ci-dessous). Si vous utilisez

Windows Server 2003, vous pouvez télécharger .NET 3.5 à l'adresse suivante : http://www.microsoft.com/en-us/

download/details.aspx?id=21

REMARQUE : si vous choisissez d'installer Microsoft SQL Server Express lors de l'installation d'ESET Remote

Administrator, vous ne serez pas en mesure de l'installer sur un contrôleur de domaine. Cela risque de se produire

si vous utilisez Microsoft SBS. . Dans ce cas, il est recommandé d'installer ESET Remote Administrator sur un autre

serveur ou de ne pas sélectionner le composant SQL Server Express lors de l'installation (vous devez dans ce cas

utiliser un serveur SQL Server ou MySQL existant pour exécuter la base de données ERA). Pour obtenir des

instructions afin d'installer ERA Server sur un contrôleur de domaine, consultez l'article de la base de connaissances.

REMARQUE : ERA Server stocke des blobs de données volumineux dans la base de données. Pour qu'ERA

s'exécute correctement, il est donc nécessaire de configurer MySQL pour accepter des paquets de grande taille.

Pour obtenir des instructions afin d'apporter cette modification, reportez-vous au FAQ.

43

Page 44

3.1.4.2 Microsoft SQL Server - Windows

L'une des conditions préalables requises pour l'installation d'ERA Server est l'installation et la configuration de

Microsoft SQL Server en vue de son utilisation avec ESET Remote Administrator. Les conditions requises suivantes

doivent être remplies :

Installez Microsoft SQL Server 2008 R2 ou version ultérieure. Vous pouvez autrement installer Microsoft SQL

Server 2008 R2 Express ou version ultérieure. Pendant l'installation, choisissez l'authentification en mode mixte.

Si Microsoft SQL Server est déjà installé, définissez l'authentification sur Mode mixte (authentification SQL Server

et authentification Windows). Pour ce faire, suivez les instructions de cet article de la base de connaissances.

Autorisez les connexions TCP/IP à SQL Server. Pour ce faire, suivez les instructions de cet article de la base de

connaissances à partir de la section II. Allow TCP/IP connections to the SQL database.

3.1.4.3 Installation de l'Agent - Windows

Cette rubrique concerne l’installation locale d’ERA Agent sur un poste de travail client. Reportez-vous au Guide

d’administration pour d’autres méthodes d’installation d’ERA Agent sur des clients.

Pour installer le composant ERA Agent localement sur Windows, procédez comme suit :

1. Exécutez le programme d'installation d'ERA Agent et acceptez les termes du CLUF si vous êtes d'accord avec ces

derniers.

REMARQUE : si vous installez ERA Agent sur un cluster de basculement, cochez la case en regard de l'option Il

s'agit d'une installation de cluster. Dans le cas contraire, ne la cochez pas.

2. Si vous procédez à l'installation sur un cluster de basculement, indiquez le chemin d'accès aux données de

l'application personnalisée pour pointer vers le stockage partagé du cluster. Les données doivent être stockées à

un emplacement accessible par tous les nœuds du cluster.

3. Saisissez l’hôte du serveur (nom ou adresse IP d’ERA Server) et le port du serveur (le port par défaut est 2222 ; si

vous utilisez un autre port, remplacez le port par défaut par votre numéro de port personnalisé).

44

Page 45

IMPORTANT : assurez-vous que l’hôte du serveur correspond à au moins une des valeurs (idéalement FQDN)

définies dans le champ Hôte du certificat de serveur. Dans le cas contraire, une erreur se produira indiquant que

« Le certificat de serveur reçu n’est pas valide ». Une exception cependant : si un caractère générique (*) est placé

dans le champ Hôte du certificat de serveur, il fonctionnera avec n’importe quel hôte de serveur.

4. Sélectionnez l'une des options d'installation suivantes, puis suivez la procédure de la section adéquate :

Installation assistée du serveur : vous devez indiquer les informations d’identification de l’administrateur

d’ERA Web Console (le programme d’installation télécharge automatiquement les certificats requis).

Installation hors connexion : vous devez indiquer un certificat d’agent qui peut être exporté depuis ESET

Remote Administrator. Vous pouvez également utiliser un certificat personnalisé.

Installation assistée du serveur :

1. Saisissez le nom ou l’adresse IP d’ERA Server dans le champ Hôte du serveur. Laissez le port de la console Web

sur le port par défaut 2223 si vous n’utilisez pas de port personnalisé. Saisissez aussi les informations

d’identification du compte de l’administrateur de la console Web dans les champs Nom d’utilisateur et Mot de

passe.

IMPORTANT : assurez-vous que l’hôte du serveur correspond à au moins une des valeurs (idéalement FQDN)

définies dans le champ Hôte du certificat de serveur. Dans le cas contraire, une erreur se produira indiquant que

« Le certificat de serveur reçu n’est pas valide ». Une exception cependant : si un caractère générique (*) est placé

dans le champ Hôte du certificat de serveur, il fonctionnera avec n’importe quel hôte de serveur.

2. Cliquez sur Oui lorsque le système vous demande si vous souhaitez accepter le certificat.

3. Sélectionnez Ne pas créer d'ordinateur ou Choisir un groupe statique personnalisé. Si vous cliquez sur Choisir un

groupe statique personnalisé, vous pourrez effectuer une sélection dans une liste de groupes statiques existants

dans ERA. L'ordinateur sera ajouté au groupe sélectionné.

4. Indiquez un dossier de destination pour ERA Agent (il est recommandé d’utiliser l’emplacement par défaut),

cliquez sur Suivant, puis sur Installer.

Installation hors connexion :

1. Cliquez sur Parcourir et accédez à l'emplacement de votre certificat homologue (il s'agit du certificat de l'Agent

que vous avez exporté depuis ERA). Laissez le champ Mot de passe du certificat vide dans la mesure où ce

certificat ne requiert pas de mot de passe. Il n'est pas nécessaire de rechercher une autorité de certification.

Vous pouvez laisser le champ correspondant vide.

REMARQUE : si vous utilisez un certificat personnalisé avec ERA (au lieu des certificats par défaut qui ont été

automatiquement générés pendant l'installation d'ESET Remote Administrator), utilisez-le en conséquence.

2. Cliquez sur Suivant pour procéder à l'installation dans le dossier par défaut. Vous pouvez cliquer sur Modifier

pour sélectionner un autre dossier d'installation (il est recommandé d'utiliser l'emplacement par défaut).

45

Page 46

3.1.4.4 Installation de la console Web - Windows

Navigateur Web

Version

Mozilla Firefox

20+

Internet Explorer

10+

Chrome

23+

Safari

6+

Opera

15+

Pour installer le composant ERA Web Console sur Windows, procédez comme suit :

1. Vérifiez que les conditions préalables requises suivantes sont remplies :

Java - utilisez toujours la dernière version officielle de Java (la console Web ERA requiert Java version 7 au

minimum, mais il est vivement recommandé d'utiliser la dernière version).

Apache Tomcat (version 6 ou ultérieure)