Page 1

ESET

REMOTE

ADMINISTRATOR 5

Manuel d'installation et guide de l'utilisateur

Cliquez ici pour télécharger la dernière version de ce document

Page 2

ESET REMOTE ADMINISTRATOR 5

Copyright 2014 ESET, spol. s r.o.

ESET Remote Administrator 5 a été développé par ESET, spol. s r.o.

Pour plus d'informations, visitez www.eset.com.

Tous droits réservés. Aucune partie de cette documentation ne peut être

reproduite, stockée dans un système d'archivage ou transmise sous quelque forme

ou par quelque moyen que ce soit, électronique, mécanique, photocopie,

enregistrement, numérisation ou autre sans l'autorisation écrite de l'auteur.

ESET, spol. s r.o. se réserve le droit de modifier les applications décrites sans préavis.

Assistance à la clientèle internationale : www.eset.eu/support

Assistance à la clientèle Amérique du Nord : www.eset.com/support

RÉV. 5/19/2014

Page 3

Table des matières

Introduction

..................................................5

1.

Nouveautés

1.1

1.2

2.

2.1

2.2

2.3

3.

3.1

3.2

3.3

3.4

3.5

........................................................................5

Architecture du prog ramme

........................................................................7

Installation de ERA Server et de la ERA

Console

..................................................8

Configuration requise

........................................................................8

.....................................................................................8Configuration logicielle2.1.1

.....................................................................................9Exigences de per formances2.1.2

.....................................................................................11Ports utilisés2.1.3

Guide d'installa tion de base

........................................................................13

.....................................................................................13Vu e d'ensemble de l'environn ement (str ucture du réseau)2.2.1

.....................................................................................14Avant l'installation2.2.2

.....................................................................................14Installation2.2.3

.......................................................................................14installation du ERA Server2.2.3.1

......................................................................................15Installation en mode cluster2.2.3.1.1

.......................................................................................16installation du ERA Con sole2.2.3.2

.......................................................................................16Miroir2.2.3.3

.......................................................................................17Types de base de données pris en charge par le ERA Ser ver2.2.3.4

......................................................................................17Configuration de base2.2.3.4.1

......................................................................................18Configur ation de connexion de base de données2.2.3.4.2

.......................................................................................18Installation sur des versions antérieures2.2.3.5

Scénario - Installa tion dans un env ironnement d'entrepris e

........................................................................20

.....................................................................................20Vu e d'ensemble de l'environn ement (str ucture du réseau)2.3.1

.....................................................................................21In stallation2.3.2

.......................................................................................21Installation au siège centr al2.3.2.1

.......................................................................................21Filiale : installation du ERA Serv er2.3.2.2

.......................................................................................21Filiale : installation du ser veur M iroir HTTP2.3.2.3

.......................................................................................21Filiale : installation à distance sur des clien ts2.3.2.4

.....................................................................................22Au tres exigences pour les environn ements d'en treprise2.3.3

Utilisation de ERA Console

..................................................23

Connexion à ERA Server

........................................................................23

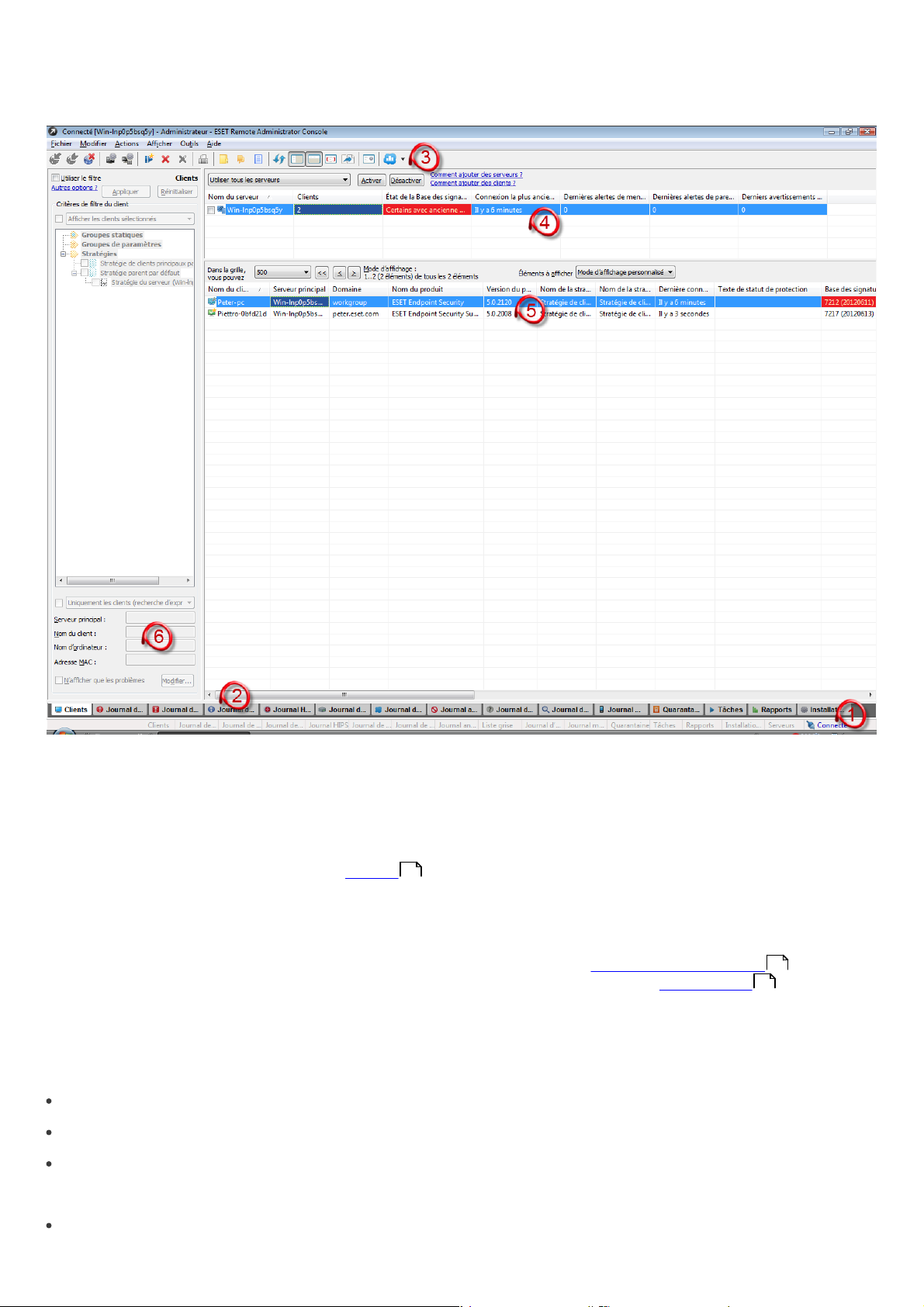

ERA Cons ole - fenêtre princi pale

........................................................................24

.....................................................................................25M ise en page3.2.1

Filtrage des informa tions

........................................................................25

.....................................................................................26Filtre3.3.1

.....................................................................................27M enu contextu el3.3.2

.....................................................................................27Filtre de date3.3.3

Ong lets dans ER A Console

........................................................................28

.....................................................................................28Description gén érale des onglets et des clients3.4.1

.....................................................................................29Réplication et informations sous les onglets individuels3.4.2

.....................................................................................29Onglet Clients3.4.3

.....................................................................................31Onglet Jour nal des menaces3.4.4

.....................................................................................32Onglet Journ al de pare-feu3.4.5

.....................................................................................32Onglet Journ al des événements3.4.6

.....................................................................................32Onglet Journ al HIPS3.4.7

.....................................................................................33Journal de contrôle des pér iphér iques3.4.8

.....................................................................................33Journal de contrôle Web3.4.9

.....................................................................................33Onglet Journ al ant ispam3.4.10

.....................................................................................34Onglet Liste grise3.4.11

.....................................................................................34Onglet Journ al d'analyse3.4.12

.....................................................................................35Onglet Journ al mobile3.4.13

.....................................................................................35Onglet Quar an taine3.4.14

.....................................................................................36Onglet Tâches3.4.15

.....................................................................................36Onglet Rapports3.4.16

.......................................................................................38Tableau de bord3.4.16.1

......................................................................................41Liste des serveur s Web du tableau de bord3.4.16.1.1

.......................................................................................42Scénar io d'exemple de rapport3.4.16.2

.....................................................................................42Onglet Installation à distance3.4.17

.......................................................................................43Assistan t de recherche r éseau3.4.17.1

.......................................................................................44Packages d'installation3.4.17.2

.......................................................................................46Diagnostics d'installation à distan ce3.4.17.3

.......................................................................................47Tâches d'installation3.4.17.4

Options ERA Console

........................................................................48

.....................................................................................48Connexion3.5.1

.....................................................................................48Colonnes3.5.2

.....................................................................................49Couleur s3.5.3

.....................................................................................49Ch emins3.5.4

.....................................................................................49Date/Heure3.5.5

.....................................................................................49Autres paramètres3.5.6

Modes d'aff ichag e

3.6

3.7

4.

4.1

4.2

4.3

5.

5.1

5.2

5.3

........................................................................50

Éditeur de configuration d’E SET

........................................................................50

.....................................................................................51Super position de configuration3.7.1

.....................................................................................52En trées de configuration clés3.7.2

Installation des solutions client ESET

..................................................53

Insta llation directe

........................................................................53

Insta llation à distance

........................................................................53

.....................................................................................54Configuration requise4.2.1

.......................................................................................55Conditions r equises pour une installation poussée Linux/Mac4.2.1.1

.....................................................................................55I nstallation poussée à distance4.2.2

.....................................................................................57Installation à distance par ouver ture de session ou par Email4.2.3

4.2.3.1

Insta llation dans un environnement d'entrepris e

Administration d'ordinateurs client

..................................................64

Tâches

Gesti onnaire de groupes

Stratégies

5.3.4

5.3.12.1

5.3.12.2

5.3.12.4

Exportation du programme d'installation d'ESET dans un

.......................................................................................58

dossier/script de connexion

.......................................................................................60Ouverture de session par défaut4.2.3.2

.....................................................................................60Installation à distance per sonn alisée4.2.4

.....................................................................................61M ettre à n iveau le client4.2.5

.....................................................................................62Éviter des in stallations répétées4.2.6

........................................................................63

........................................................................64

.....................................................................................65Tâche de configuration5.1.1

.....................................................................................65Tâche Analyse à la demande5.1.2

.....................................................................................66Tâche M ettre à jour m aintenant5.1.3

.....................................................................................66Tâche de script SysInspector5.1.4

.....................................................................................66Fonctionnalités de protection5.1.5

.....................................................................................67Exécuter la tâche planifiée5.1.6

.....................................................................................67Tâche Restaurer/Supprimer depuis la quarantaine5.1.7

.....................................................................................67Restauration de la base des signatu res de virus5.1.8

.....................................................................................68Effacer le cache de mise à jour du client5.1.9

.....................................................................................68Tâche Générer un journal de vérification de sécurité5.1.10

.....................................................................................68Tâche Afficher la notification5.1.11

.....................................................................................68Achèv ement de la tâche5.1.12

........................................................................69

.....................................................................................69Groupes statiques5.2.1

.....................................................................................70Groupes paramétriques5.2.2

.....................................................................................71Syn chr onisation Active Directory /LDAP5.2.3

........................................................................71

.....................................................................................71Principes de base et fonctionnement5.3.1

.....................................................................................72Comm ent créer des str atégies5.3.2

.....................................................................................72Stratégies virtu elles5.3.3

Rôle et objectif des stratégies dans la str ucture ar borescente

.....................................................................................72

de stratégie

.....................................................................................73Affichage des stratégies5.3.5

.....................................................................................73I mportation/expor tation de str atégies5.3.6

.....................................................................................74Assistan t de migration de r ègles5.3.7

.....................................................................................74Attribu tion de str atégies à des clients5.3.8

.......................................................................................74Str atégie de clients principaux par défaut5.3.8.1

.......................................................................................74Attr ibution manuelle5.3.8.2

.......................................................................................75Règles de stratégie5.3.8.3

......................................................................................76Assistant Règles de stratégie5.3.8.3.1

.....................................................................................76Stratégie pour les clients mobiles5.3.9

.....................................................................................77Su ppression de stratégies5.3.10

.....................................................................................77Paramètres spéciaux5.3.11

.....................................................................................78Scénarios de déploiement de str atégie5.3.12

Chaque ser veur est une unité au ton ome et les stratégies

.......................................................................................78

sont définies localement

Chaque ser veur est administré individu ellemen t ; les

stratégies sont gérées localement mais la str atégie paren t

.......................................................................................79

par défaut est h éritée du serveur de niveau supér ieur

.......................................................................................80Hér itage de stratégies d' un serveur de n iveau supérieur5.3.12.3

Attribu tion de str atégies uniquement à partir du ser veur de

.......................................................................................81

niveau su pér ieur

.......................................................................................81Utilisation de groupes5.3.12.5

Page 4

Gesti onnaire de notifica tions

5.4

........................................................................82

.....................................................................................85État du client5.4.1

.....................................................................................86État du serveur5.4.2

.....................................................................................88Événement de tâche t erminée5.4.3

.....................................................................................88Événement de nouveau client5.4.4

.....................................................................................88Manifestation5.4.5

.....................................................................................89Événement de journ al reçu5.4.6

.....................................................................................90Action5.4.7

.....................................................................................90Notifications via interruption SNMP5.4.8

.....................................................................................91Exemple de création de règle5.4.9

Informations détaillées de clients

5.5

5.6

6.

6.1

........................................................................91

Assis tant Fus ion des règ les de pare-feu

........................................................................92

Options d'ERA Server

..................................................93

Général

........................................................................93

.....................................................................................93Gestion de licences6.1.1

Sécurité

6.2

........................................................................94

.....................................................................................95Gestionnaire des utilisateurs6.2.1

.....................................................................................95Mot de passe d'accès à la console6.2.2

Maintenance du serv eur

6.3

........................................................................95

.....................................................................................96Paramètres de collecte des journaux6.3.1

.....................................................................................96Nettoyage par paramètr e d'intervalle de temps6.3.2

6.3.3

Journali sation

6.4

Paramètr es de n ettoyage avancés par nombre

.....................................................................................97

d'enr egistrement s de journ al

........................................................................97

.....................................................................................99V isionneuse du journal de vér ification6.4.1

Réplication

6.5

........................................................................99

.....................................................................................100Réplication dans des réseaux de gran de taille6.5.1

Mises à jour

6.6

........................................................................102

.....................................................................................103Ser veur M iroir6.6.1

.......................................................................................104Utilisation du ser veur M iroir6.6.1.1

.......................................................................................104Types de mises à jour6.6.1.2

.......................................................................................105Activation et configuration du Miroir6.6.1.3

Autres paramètres

6.7

6.8

7.1

7.2

8.1

8.2

8.3

8.4

8.5

8.6

8.7

8.8

8.9

8.10

8.11

........................................................................106

Paramètres avancés

........................................................................106

Console à ligne de commande ERA

..................................................108

7.

Drapeaux de commande

........................................................................110

Comma ndes

........................................................................111

ERA Maintenance Tool

..................................................130

8.

Arrêter le ERA Server

........................................................................130

Démarrer le ERA Serv er.

........................................................................130

Tra nsfert de base de données

........................................................................131

Sauv eg arde d'une base de données

........................................................................131

Resta uration de la base de données

........................................................................132

Suppri mer des tabl es

........................................................................132

Sauv eg arde de stockage

........................................................................132

Resta uration de stockage

........................................................................132

Insta ller une nouv elle clé de licence

........................................................................133

Modifier la conf igura tion du serveur

........................................................................133

Interface de ligne de comma nde

........................................................................133

Comment diag nostiquer des problèmes avec ERAS ?

9.3

10.

10.1

10.2

10.3

10.4

10.5

11.

11.1

........................................................................135

Conseils et astuces

..................................................137

Pla nificateur

........................................................................137

Suppression de profils

........................................................................138

Exportation et autres fonctions de configurati on XML des clients

........................................................................139

Mise à jour combinée pour les portables

........................................................................139

Insta llation de produits tiers à l'aide d'ERA

........................................................................140

ESET SysInspector

..................................................142

Présentation de ESET SysIns pector

........................................................................142

.....................................................................................142Démar rer ESET SysInspector.11.1.1

Interface utilisateur et utilisation de l'a pplication

11.2

........................................................................143

.....................................................................................143Contr ôles du programme11.2.1

.....................................................................................144Navigation dans ESET SysInspector11.2.2

.......................................................................................145Raccour cis clavier11.2.2.1

.....................................................................................147Comparer11.2.3

Paramètres de la ligne de commande

11.3

11.4

........................................................................148

Script de service

........................................................................148

.....................................................................................149Création d'un scr ipt de service11.4.1

.....................................................................................149Str ucture du script de service11.4.2

.....................................................................................151Exécution des scripts de ser vice11.4.3

FAQ

11.5

12.

12.1

12.2

12.3

12.4

........................................................................151

ESET SysRescue

..................................................153

Configuration minima le requise

........................................................................153

Procédure de création d'un CD de dépannage

........................................................................153

Sélection de la cible

........................................................................154

Paramètres

........................................................................154

.....................................................................................154Dossier s12.4.1

.....................................................................................155An tivirus ESET12.4.2

.....................................................................................155Paramètres avancés12.4.3

.....................................................................................155Protocole Inter net12.4.4

.....................................................................................155Périphérique USB d'am orçage12.4.5

.....................................................................................156Graver12.4.6

Utilisation de ESET SysRescue

12.5

........................................................................156

.....................................................................................156Utilisation d'ESET SysRescue12.5.1

Annexe – Licence tierce

..................................................157

13.

Dépannage

..................................................134

9.

FAQ

9.1

........................................................................134

9.1.1

Problèm es d'installation d'ESET Remote Administrator su r un

.....................................................................................134

serveu r Windows 2 000/2003

.....................................................................................134Quelle est la signification du code d'erreur GLE ?9.1.2

Codes d'erreur f réquemment rencontrés

9.2

........................................................................134

9.2.1

Messages d'err eur affichés lors de l'utilisation de ESET Remote

Administrator pour installer à distance ESET Smart Secur ity

.....................................................................................134

ou ESET NOD32 Ant iviru s

.....................................................................................135Codes d'er reur fréquemment r encont rés dans era.log9.2.2

Page 5

1. Introduction

La solution ESET Remote Administrator (ERA) est une application permettant de gérer des produits d'ESET dans un

environnement de réseau comprenant des stations de travail et des serveurs à partir d'un emplacement central. Le

système de gestion des tâches intégré dans la solution ESET Remote Administrator permet d'installer des solutions de

sécurité ESET sur des ordinateurs distants et de réagir rapidement à de nouveaux problèmes et menaces.

La solution ESET Remote Administrator en elle-même n'offre aucune autre forme de protection contre le code

malveillant. ERA dépend de la présence sur les stations de travail ou les serveurs d'une solution de sécurité ESET telle

que ESET NOD32 Antivirus ou ESET Smart Security.

Pour effectuer le déploiement complet d'un portefeuille de solutions de sécurité ESET, procédez comme suit :

Installation du ERA Server (ERAS),

Installation de la ERA Console (ERAC),

Installation sur des ordinateurs clients (ESET NOD32 Antivirus, ESET Smart Security, etc.).

REMARQUE : certaines parties de ce document utilisent des variables système faisant référence à l'emplacement précis

de dossiers et de fichiers :

%ProgramFiles% = généralement C:\Program Files

%ALLUSERSPROFILE% = généralement C:\Documents and Settings\All Users

1.1 Nouveautés

ESET Remote Administrator version 5.0

Nouvelles fonctionnalités

- Tableau de bord Web pour les administrateurs : vue d'ensemble complète des rapports dans votre navigateur Web

- Installation à distance ; nouvelle conception

- Fonctions de protection : nouvelle tâche pour la gestion des fonctions de protection sur les clients

- Exécution de la tâche planifiée : nouvelle tâche permettant de déclencher immédiatement une tâche planifiée sur un

client

- Gestionnaire des utilisateurs : outil de gestion des comptes et des mots de passe pour l'accès à la console

- Onglet HIPS : informations sur les événements HIPS sur les clients

- Onglet Contrôle Web : informations sur les événements Contrôle Web sur les clients

- Onglet Contrôle de périphérique : informations sur les événements Contrôle de périphérique sur les clients

- Onglet Antispam : informations sur les événements liés au spam sur les clients

- Onglet Liste grise : informations sur les événements Liste grise sur les clients

- Recherche d'ordinateurs sur le réseau : nouvelles tâches de recherche et nouveau design

- Prise en charge de l'installation sur les versions ERA antérieures (4.x, 3.x), y compris la migration de données

- Rapports : nouveaux rapports, nouvelle conception, prise en charge des tableaux de bord Web

ESET Remote Administrator Version 4.0

- Prise en charge d'ESET Smart Security/ESET NOD32 Antivirus 4.2

- Prise en charge d'ESET Mail Security 4 for Microsoft Exchange Server

- Prise en charge d'ESET Mobile Security

5

Page 6

Nouvelles fonctionnalités

- Installation à distance ; nouvelle conception

- Gestion de groupes ; nouvelle conception (groupes statiques, groupes paramétriques, synchronisation améliorée

d'Active Directory)

- Filtre ; fonctionnalité améliorée (filtres de stratégie, filtres de groupes statiques et paramétriques)

- Stratégies ; nouveaux paramètres dans les règles de stratégie (prise en charge des groupes paramétriques),

importation/exportation de stratégies et de règles de stratégie, fusion de tâches de planificateur, Assistant Règles de

stratégie

- Notifications ; prise en charge des groupes paramétriques + plusieurs améliorations mineures

- Vue centralisée de la quarantaine des clients (pour clients ESS/EAV v4 et versions ultérieures)

- Rapports ; prise en charge des groupes statiques et paramétriques, nouveaux types de rapports (journal mobile,

quarantaine, pare-feu), nouveaux modèles

- Assistant Fusion des règles de pare-feu ; Assistant pour fusionner les règles créées en mode d'apprentissage

- Authentification Windows/domaine des utilisateurs ERA Console

- Prise en charge du cluster passif Windows

- Prise en charge de l'installation sur les versions ERA antérieures (3.x, 2.x, 1.x), y compris la migration de données

- Chiffrement des communications selon AES-256

Nouveau Éditeur de configuration d’ESET

- Prise en charge des nouveaux produits de sécurité ESET

- Prise en charge des nouvelles fonctionnalités d'ERA Server

- Fichiers de licence compressés

- Possibilité d'ajouter des tâches planifiées prédéfinies

ESET Remote Administrator Version 3.0

- Prise en charge des produits de sécurité ESET 4.x

- Prise en charge des solutions Linux

Nouvelles fonctionnalités

- Gestion de stratégies

- Gestionnaire de notifications

- Accès en lecture seule à la console

- Prise en charge d'ESET SysInspector

- Modularité améliorée du transfert de données

- Suppression des clients répliqués

- Fusion de clés de licence/Gestionnaire de licences

- Miroir pour ESET NOD32 Antivirus 2.x

- Nouvelle configuration

- Option de filtrage basée sur le domaine ajoutée dans la recherche d'ordinateurs non enregistrés

- Compression des journaux du serveur (zip)

- Bogues mineurs corrigés et plusieurs fonctionnalités mineures ajoutées

- CD de récupération

Amélioration du serveur interne

- Prise en charge de bases de données supplémentaires (MS Access, MS SQL Server, Oracle, MySQL)

Nouveauté : Éditeur de configuration d’ESET

- Prise en charge des produits de sécurité ESET 4.x

ESET Remote Administrator Version 2.0

- Prise en charge des nouveaux produits de sécurité ESET version 3 (ESET Smart Security, ESET NOD32 Antivirus).

- Nouveaux journaux (nouvelles colonnes, journaux du pare-feu personnel ESET)

- Nouvelles informations d'état du client pour les clients version 3 (État de la protection, Fonctionnalités de protection,

Informations système)

- Tâches (Configuration, Mettre à jour maintenant, Analyse à la demande, Tâche interactive)

- Prend encore en charge les produits NOD32 version 2.x

Nouvelles fonctionnalités

- Identification du client étendue (adresse MAC ajoutée)

- Installation à distance étendue (prise en charge de packages msi et personnalisés)

6

Page 7

- Amélioration de la sécurité (possibilité de chiffrement de tous les nouveaux clients du serveur)

- Améliorations des performances (compression dans le protocole de communication)

- Ajout du transfert de données ESET Live Grid via ERA Server

- Amélioration de l'interface utilisateur graphique (nouveaux graphiques, coloration de l'état améliorée, filtres étendus,

boîtes de dialogue redimensionnables)

- Nouveau modèle de rapport (configuration ESS)

- Surveillance des performances du serveur (données, requêtes)

- Fonctionnalité de mise à jour dans ERA Server (autorise la mise à jour d'informations importantes)

- Fonctionnalité de miroir dans ERA Server

- Installation à distance étendue (prise en charge des packages msi et personnalisés, possibilité d'installation à distance

d'ERA, diagnostic)

Amélioration du serveur interne

- Amélioration de la réplication (priorité de réplication, meilleure réplication multiniveau)

- Nouvelle structure de base de données

- Nouvelle structure de répertoires

- Améliorations de la sécurité interne

Nouveauté : Éditeur de configuration d’ESET

- Prise en charge des produits de sécurité ESET versions 2 et 3

- Possibilité de configurer ERA Server

- Autres nouvelles fonctionnalités mineures (recherche, paramètres personnalisés)

Nouveau programme d'installation (MSI)

- Migration de base de données de versions précédentes

- Nouvelle documentation (aide, manuel)

1.2 Architecture du programme

Techniquement, ESET Remote Administrator comprend deux composants distincts : le ERA Server (ERAS) et la ERA

Console (ERAC). Vous pouvez exécuter un nombre illimité de ERA Server et de consoles au sein de votre réseau car le

contrat de licence ne prévoit aucune limite à cet égard. La seule limite imposée porte sur le nombre total de clients que

votre installation d'ERA peut administrer.

ERA Server (ERAS)

Le composant serveur d'ERA s'exécute comme service sous les systèmes d'exploitation de technologie Microsoft

Windows® NT suivants : 2000, XP, 2003, Vista et 2008. La principale tâche de ce service est de collecter des

informations de clients et de leur envoyer diverses requêtes. Ces requêtes, y compris les tâches de configuration, les

requêtes d'installation à distance, etc., sont créées via la ERA Console (ERAC). ERAS est un point de rencontre entre

l'ERAC et les ordinateurs client, un lieu où toutes les informations sont traitées, maintenues ou modifiées avant d'être

transférées aux clients ou à l'ERAC.

ERA Console (ERAC)

ERAC est le composant client d'ERA, généralement installé sur une station de travail. Cette dernière est utilisée par

l'administrateur pour contrôler à distance des solutions ESET sur des clients individuels. ERAC permet à l'administrateur

de se connecter au composant serveur d'ERA sur le port TCP 2223. La communication est contrôlée par le processus

console.exe, généralement situé dans le répertoire suivant :

%ProgramFiles%\ESET\ESET Remote Administrator\Console

Lors de l'installation d'ERAC , il se peut que vous deviez saisir un nom d'ERAS. Au démarrage, la console sera

automatiquement connectée à ce serveur. ERAC peut également être configurée après l'installation.

7

Page 8

2. Installation de ERA Server et de la ERA Console

Systèmes d'exploitation 32 bits :

Windows 2000 et versions ultérieures (voir la remarque)

Systèmes d'exploitation 64 bits :

Windows XP et suivants

Bases de données :

Microsoft Access (intégré)

Microsoft SQL Server 2005 et versions ultérieures

MySQL 5.0 et versions ultérieures

ORACLE 9i et versions ultérieures

Windows Installer :

2.0 et versions ultérieures

Tableau de bord Web :

Internet Explorer 7.0 et versions suivantes

Mozilla Firefox 3.6 et versions suivantes

Google Chrome 9 et versions suivantes

Serveur HTTP :

Identique aux exigences d'ERA Server, mais nécessite le Service Pack 2 ou ultérieur sur

Windows XP

Systèmes d'exploitation 32 bits :

Windows 2000 et versions ultérieures (voir la remarque)

Systèmes d'exploitation

64 bits :

Windows XP et suivants

Windows Installer :

2.0 et versions ultérieures

Internet Explorer :

7.0 et versions ultérieures

2.1 Configuration requise

ERAS fonctionne en tant que service. Il a donc besoin d'un système d'exploitation de technologie Microsoft Windows

NT (2000, XP, 2003, Vista, 7 ou 2008). Bien que ERAS n'a pas besoin de Microsoft Windows Server Edition pour

fonctionner, il est conseillé d'installer ERAS sur un système d'exploitation de technologie serveur pour garantir un bon

fonctionnement. Un ordinateur sur lequel ERAS est installé doit toujours être en ligne et accessible via un réseau

informatique par :

des clients (généralement des stations de travail) ;

un PC avec ERA Console ;

d'autres instances d'ERAS (en cas de réplication).

REMARQUE : ESET Remote Administrator 5 prend en charge l'installation sur des versions antérieures , y compris la

migration des données.

2.1.1 Configuration logicielle

ERA Server

ERA Console

18

Remarque :

ERA Console n'est pas pris en charge sur Microsoft Windows Server Core 2008 et Microsoft Windows Server Core

2012. ERA Server est pris en charge sur ces systèmes d'exploitation, mais ne prend pas en charge l'intégration avec les

bases de données Microsoft Access.

Pour démarrer ERA Console, l'éditeur de configuration ESET et l'outil de maintenance ERA sur Windows 2000, le

fichier gdiplus.dll doit être présent dans votre système. Vous pouvez télécharger ce fichier ici. Extrayez le fichier du

package d'installation et copiez-le dans le répertoire C:\WINNT\system32\.

Le rôle de serveur HTTPS n'est pas pris en charge sous Windows 2000 ; les fonctions de tableau de bord et de miroir

ne sont donc pas opérationnelles en mode HTTPS sur ce système d'exploitation. Pour utiliser le tableau de bord sur

un serveur Windows 2000, modifiez les paramètres de manière à ce que le tableau de bord ne s'exécute plus par

défaut en mode HTTPS.

8

Page 9

L'installation à distance de produits de sécurité Linux/MAC n'est pas pris en charge sur Windows 2000.

Pour certains systèmes d'exploitation, vous devrez mettre à jour les certificats racine de confiance avant d'effectuer

une installation poussée. Vous pouvez mettre à jour ces certificats en exécutant le service Windows Update ou en

important les dernières versions manuellement.

Si vous utilisez un compte administrateur pour configurer l'accès SMTP dans Outils > Options du serveur > Autres

paramètres (pour IIS ou Exchange), la messagerie sortante risque de ne pas fonctionner.

Certaines fonctions (RDP, arrêt) exécutées depuis Actions réseau(option décrite dans la section Onglet Clients ) ne

sont pas disponibles sur Windows 2000.

2.1.2 Exigences de performances

Les performances du serveur peuvent varier en fonction des paramètres suivants :

1. Base de données utilisée

Base de données MS Access, installée avec le serveur par défaut. Cette solution est recommandée pour plusieurs

centaines de clients. Toutefois, la taille de la base de données est limitée à 2 Go. Par conséquent, il faudra activer

les nettoyages sur le serveur et définir un intervalle (sous Outils > Options du serveur > Maintenance du

serveur) pour la suppression des anciennes données.

Les autres bases de données (MySQL, MSSQL, ORACLE) requièrent une installation séparée, mais cela peut

améliorer les performances du serveur. Il est primordial d'utiliser le matériel adéquat pour chaque moteur de base

de données (principalement ORACLE) selon les recommandations techniques du distributeur.

Si vous choisissez ORACLE pour votre solution de base de données, vous devez définir un nombre de curseur

supérieur à la valeur Nombre maximum de connexions actives (sous Outils > Options du serveur >

Paramètres avancés > Modifier les paramètres avancés > Paramètres avancés ; la valeur par défaut est 500).

Le nombre définitif de curseurs doit tenir compte du nombre de serveurs de niveau inférieur (en cas d'utilisation

de la réplication) et de curseurs utilisés par d'autres applications qui accèdent au moteur de base de données.

En général, les performances du serveur sont meilleures en cas d'utilisation de bases de données externes (à

savoir, installées sur une autre machine).

29

2. Paramètres d'intervalle de connexion du client

L'intervalle de connexion du client est de 10 minutes par défaut dans ESET Smart Security / ESET NOD32 Antivirus

version 4.2 et supérieures. Si l'état du client doit être mis à jour plus ou moins fréquemment par rapport à

l'intervalle par défaut, vous pouvez modifier cette configuration. N'oubliez pas qu'un intervalle de connexion des

clients plus court aura des incidences sur les performances serveur.

3. Nombre moyen d'événements signalés par les clients par connexion

Toute information envoyée par un client vers un serveur est reprise sous cet événement en particulier (par

exemple, journal des menaces, journal des événements, journal d'analyse, modification de la configuration). Ce

paramètre ne peut pas être directement modifié mais il peut être altéré si d'autres paramètres qui lui sont

pertinents sont changés. Par exemple, dans la configuration avancée du serveur (sous Outils > Options du

serveur > Maintenance du serveur) vous pouvez définir le nombre maximum de journaux qui peuvent être

acceptés par le serveur (ce paramètre inclut les clients qui se connectent directement ainsi que les clients

répliqués). Dans un contexte de fonctionnement régulier, la moyenne à long terme peut être estimée à 1

événement toutes les 4 heures par client.

4. Matériel utilisé

Pour les petites installations (moins de 1 000 clients qui se connectent à ERA Server) :

Type de processeur – Processeur compatible Pentium IV, 2 GHz ou plus

RAM - 2 Go

Réseau - 1 Gbit

Pour les installations moyennes (entre 1 000 et 4 000 clients qui se connectent à ERA Server) il est recommandé

de répartir l'installation sur deux ordinateurs :

ERA Server :

9

Page 10

Type de processeur – Processeur compatible Pentium IV, 2 GHz ou plus

RAM - 2 Go

Réseau - 1 Gbit

Serveur de base de données :

Type de processeur – Processeur compatible Pentium IV, 2 GHz ou plus

RAM - 2 Go

Réseau - 1 Gbit

Vous pouvez également installer ERA Server et la base de données sur un même ordinateur :

Type de processeur – Processeur compatible Pentium IV, multicœur, 3 GHz ou plus

RAM - 4 Go

Réseau - 1 Gbit

Disque dur – Raid 0 ou disque SSD, ou les deux

REMARQUE :: Dans ce cas (ERA Server et base de données installés sur le même ordinateur), il n'est pas recommandé

d'utiliser une base de données MS Access, car sa taille limitée à 2 Go suppose des nettoyages réguliers. N'oubliez pas

non plus que la base de données MS SQL Express est limitée à 4 Go.

Pour les installations de grande taille (entre 4 000 et 10 000 clients qui se connectent à ERA Server) il est

recommandé de répartir les installations sur 2 ordinateurs et d'utiliser une base de données MS SQL ou Oracle :

ERA Server :

Type de processeur – Processeur compatible Pentium IV, multicœur, 3 GHz ou plus

RAM - 4 Go

Réseau - 1 Gbit

Serveur de base de données :

Type de processeur – Processeur compatible Pentium IV, multicœur, 3 GHz ou plus

RAM - 4 Go

Réseau - 1 Gbit

Disque dur – Raid 0 ou disque SSD, ou les deux

les installations de très grande taille (entre 10 000 et 20 000 clients sur un serveur ERA Server) il est recommandé

de répartir les installations sur 2 ordinateurs et d'utiliser une base de données MS SQL ou Oracle :

ERA Server :

Type de processeur – Processeur compatible Pentium IV, multicœur, 3 GHz ou plus

RAM - 8 Go

Réseau - 1 Gbit

Disque dur – Raid 0 ou disque SSD, ou les deux

Serveur de base de données :

Type de processeur – Processeur compatible Pentium IV, multicœur, 3 GHz ou plus

RAM - 4 Go

Réseau - 1 Gbit

Disque dur – Raid 0 ou disque SSD, ou les deux

REMARQUE :: Toutes les configurations matérielles répertoriées ci-dessus représentent les conditions minimales

requises pour l'exécution d'ERA. Il est recommandé d'utiliser des configurations plus puissantes pour obtenir de

meilleures performances. Il est vivement conseillé d'utiliser la configuration matérielle minimale recommandée pour le

système d'exploitation du serveur, en tenant compte du nombre de clients à servir. Pour obtenir des informations

supplémentaires, consultez le chapitre Types de base de données pris en charge par ERA Server .

17

Surcharge

Si le serveur est surchargé (par exemple, nous connectons 20 000 clients à un serveur qui ne peut accepter que 10 000

clients toutes les 10 minutes), il passera certains des clients connectés. En moyenne, une connexion client sur deux sera

traitée, comme si l'intervalle de connexion du client était de 20 minutes au lieu de 10. Chaque déni de service sera

consigné de la manière suivante : "<SERVERMGR_WARNING> ServerThread: nombre maximum de threads pour les

connexions actives a été atteint (500), le serveur passera cette connexion". Des dénis de service peuvent également se

produire lors de surcharges temporaires du serveur.

10

Page 11

Vous pouvez modifier la valeur du paramètre Nombre maximum de connexions actives (500 par défaut) dans les

Protocole

Port

Description

TCP

2221 (ERAS à l'écoute)

Port par défaut utilisé par la fonctionnalité Miroir intégrée dans ERAS

(version HTTP)

TCP

2222 (ERAS à l'écoute)

Communication entre clients et ERAS

TCP

2223 (ERAS à l'écoute)

Communication entre ERAC et ERAS

paramètres avancés du serveur, mais cette opération est à réserver aux cas exceptionnels (par exemple, pour la

résolution de problèmes particuliers). En cas de surplus de ressources système et de performances du moteur de base

de données, vous pouvez utiliser ce paramètre pour adapter les performances globales du serveur.

Transfert de données via un réseau

Pendant le fonctionnement standard d'un serveur, on estime qu'une client qui se connecte toutes les 10 minutes

signalera 0,04 événement par connexion, soit 1 événement signalé toutes les 4 heures par client. Cela produira environ

2 Ko de trafic par connexion.

En cas d'épidémie de virus, lorsqu'un client signale 7 événements chaque fois qu'il se connecte, le trafic peut augmenter

jusqu'à 240 Ko par connexion. Si vous utilisez la compression (par défaut), le poids des données transférées sera réduit

d'environ 50 %, soit à peu près 120 Ko par connexion.

Les données portent sur les connexions client directes et ignorent les connexions répliquées. La réplication a lieu bien

moins souvent et sert à envoyer de nouveaux événements depuis des serveurs de niveau inférieur. Les événements qui

seront répliqués automatiquement et le niveau de détail peuvent être configurés dans les paramètres avancés du

serveur (sous Outils > Options du serveur > Paramètres avancés > Modifier les paramètres avancés > Réplication).

La section Maintenance du serveur permet de configurer le niveau maximum de journaux que le serveur de niveau

supérieur acceptera. Ce paramètre s'applique aux clients qui se connectent directement et aux clients répliqués.

Exigences au niveau des capacités de stockage

L'installation neuve d'ESET Remote Administrator avec une base de données MS Access utilise jusqu'à 60 Mo sur le

disque dur.

La majorité de l'espace de stockage est utilisée par les événements du client stockés dans la base de données et dans un

référentiel sur le disque (le répertoire par défaut est C:\Documents and Settings\All Users\Application Data\Eset\ESET

Remote Administrator\Server). ERA requiert au moins 5 % d'espace disponible sur le disque. Si ce minimum est dépassé, le

serveur arrêtera de recevoir certains des événements des clients. Ce paramètre est accessible via Outils > Option du

serveur > Paramètres avancés > Modifier les paramètres avancés > Paramètres avancés > Utilisation d'espace

disque maximale. Il faut compter environ 10 Go d'espace disponible pour 1 000 clients en cas d'utilisation normale avec

les paramètres de nettoyage par défaut (suppression d'événements de plus de 3 mois).

Étude de cas

Un serveur utilisant une base de données MS Access avec des clients qui se connectent toutes les 5 minutes et qui

signalent en moyenne 7 événements (par exemple, journal des menaces, journal des événements, journal d'analyse,

modification de la configuration, etc.) par connexion peut servir temporairement jusqu'à 3 000 clients. Ce scénario

décrit une surcharge temporaire, par exemple la signalisation d'événements en cas d'épidémie de virus, etc.

Si le serveur utilise une base de données MySQL externe et que l'intervalle de connexion du client est de 10 minutes

(donnant 0,02 événement par connexion), le nombre maximum de clients que le serveur sera en mesure de servir

passe à 30 000. Un tel scénario démontre les performances optimales de la base de données avec des clients qui

signalent un nombre relativement restreint d'événements.

Dans le cadre d'une utilisation normale, l'utilisation d'une base de données MS Access avec un intervalle de connexion

de client de 10 minutes permet de servir un maximum de 10 000 clients.

2.1.3 Ports utilisés

Le diagramme ci-dessous présente les communications réseau pouvant être utilisées une fois ERAS installé. Le

processus EHttpSrv.exe écoute sur le port TCP 2221 et le processus era.exe sur les ports TCP 2222, 2223, 2224 et 2846.

Les autres communications sont effectuées à l'aide des processus natifs du système d'exploitation (p. ex., « NetBIOS sur

TCP/IP »).

Pour que toutes les fonctionnalités du programme fonctionnent correctement, vérifiez que les ports réseau suivants

sont ouverts :

11

Page 12

Protocole

Port

Description

TCP

2224 (ERAS à l'écoute)

Communication entre l'agent einstaller.exe et ERAS

durant une installation à distance

TCP

2225 (ERAS à l'écoute)

Communication entre le serveur HTTP du tableau de

bord ESET et ERAS

TCP

2846 (ERAS à l'écoute)

réplication d'ERAS

TCP

139 (port cible du point de vue d'ERAS)

Copie de l'agent einstaller.exe à partir d'ERAS vers un

client à l'aide du partage admin$

UDP

137 (port cible du point de vue d'ERAS)

« Résolution de nom » durant une installation à

distance.

UDP

138 (port cible du point de vue d'ERAS)

« Navigation » durant une installation à distance.

TCP

445 (port cible du point de vue d'ERAS)

Accès direct à des ressources partagées à l'aide du

protocole TCP/IP durant une installation à distance

(alternative à TCP 139).

Il est possible de modifier les ports prédéfinis 2221, 2222, 2223, 2224, 2225 et 2846 s'ils sont déjà utilisés par d'autres

applications.

Pour modifier les ports par défaut utilisés par ERA, cliquez sur Outils > Options du serveur... Pour modifier le port 2221,

sélectionnez l'onglet Mises à jour, puis modifiez la valeur du port du serveur HTTP. Vous pouvez modifier les ports 2222,

2223, 2224, 2225 et 2846 dans la section Ports de l'onglet Autres paramètres .

106

Vous pouvez également modifier les ports prédéfinis 2222, 2223, 2224 et 2846 en mode d'installation avancée (ERAS).

12

Page 13

2.2 Guide d'installation de base

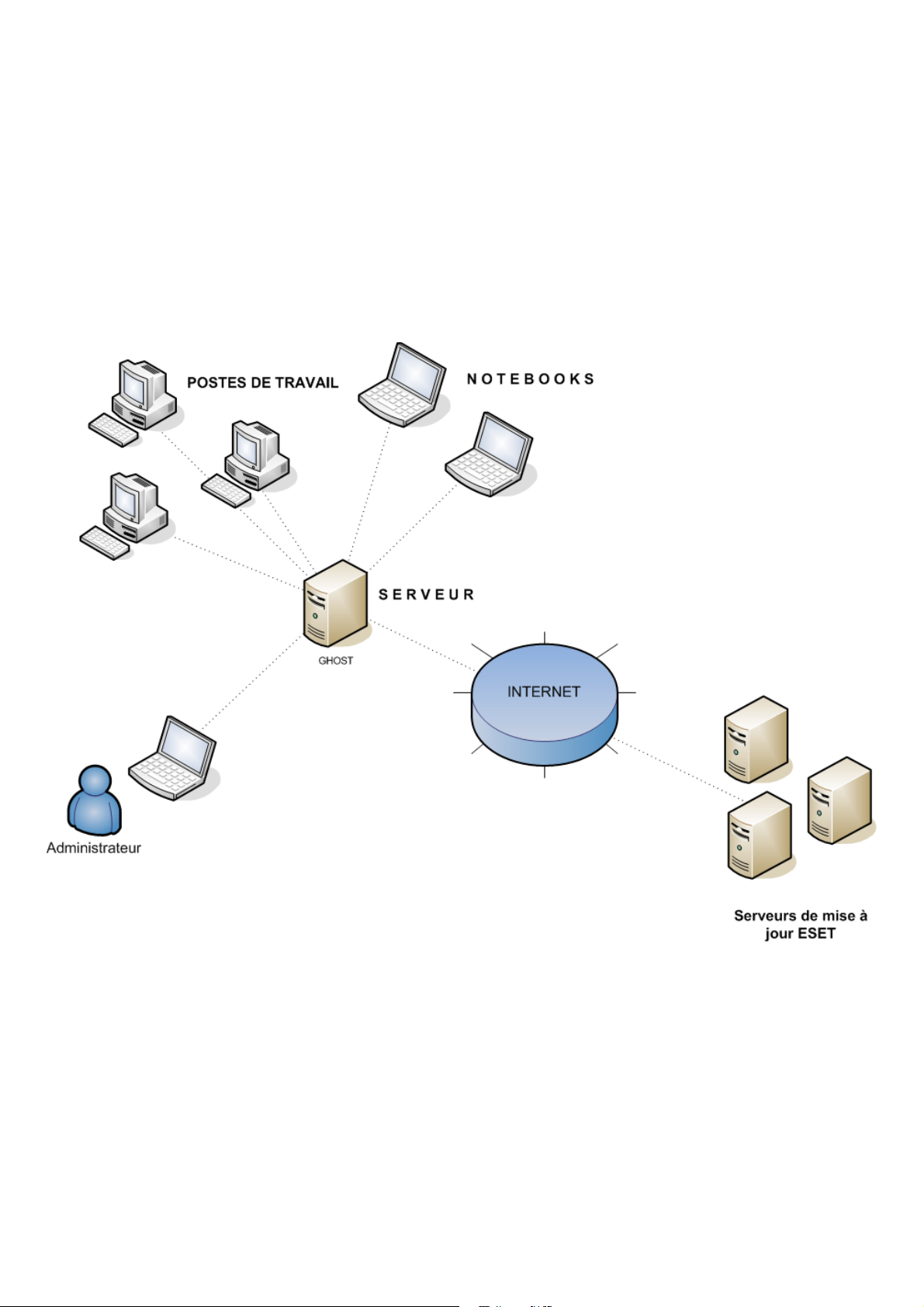

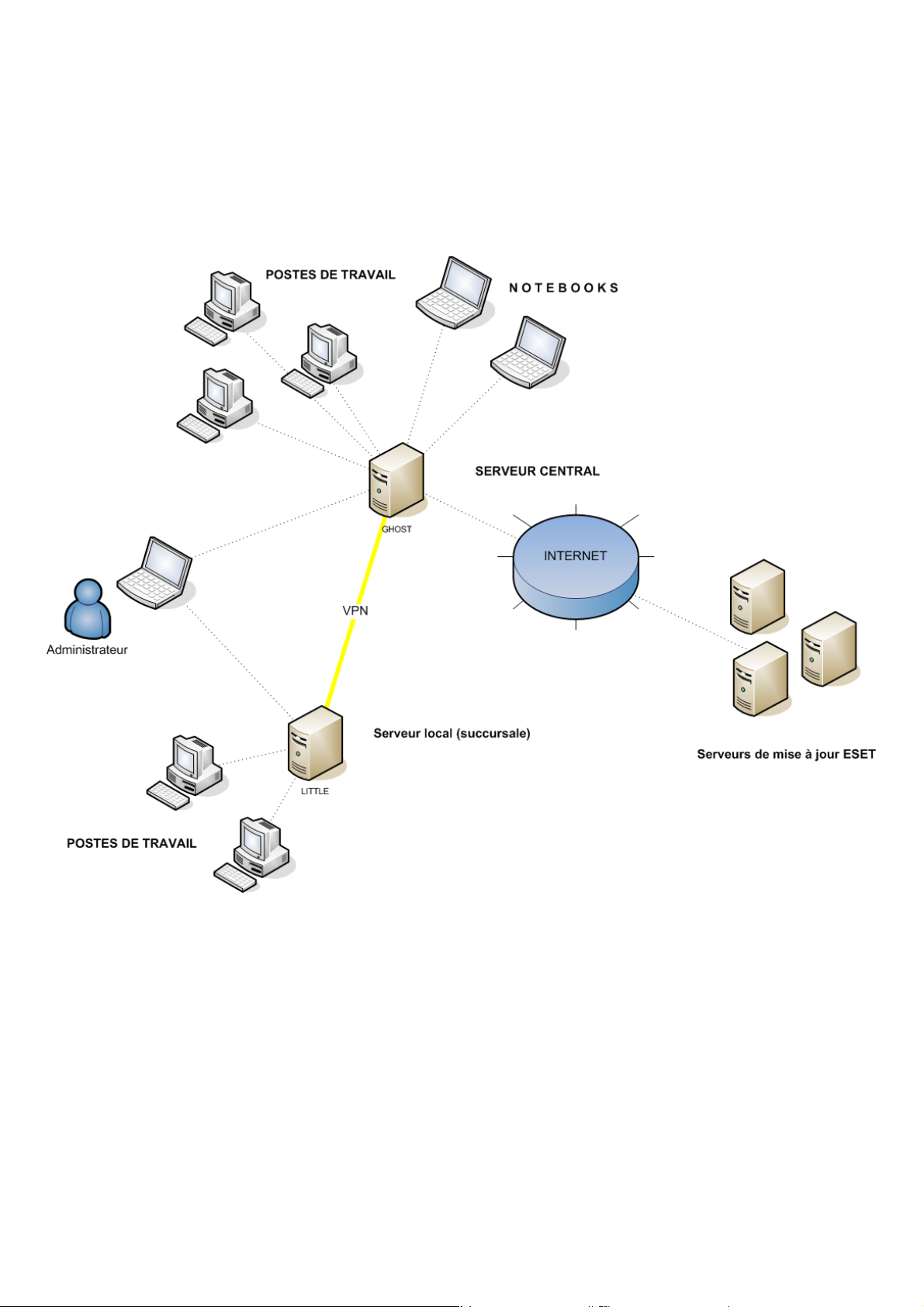

2.2.1 Vue d'ensemble de l'environnement (structure du réseau)

Un réseau de société est composé généralement d'un réseau local (LAN). Nous suggérons donc d'installer ERAS et un

serveur Miroir. Le serveur Miroir peut être créé soit dans ERAS, soit dans ESET NOD32 Antivirus Business Edition/ESET

Smart Security Business Edition.

Supposons que tous les clients sont des stations de travail et des portables Microsoft Windows 2000/XP/Vista/7 mis en

réseau à l'intérieur d'un domaine. Le serveur nommé GHOST est en ligne en permanence et peut être une station de

travail Windows Professionnel ou Windows Server (ce ne doit pas être un serveur Active Directory). En outre,

supposons que les portables ne soient pas présents dans le réseau de la société durant l'installation des solutions client

d'ESET. La structure du réseau pourrait ressembler à celle présentée ci-dessous :

13

Page 14

2.2.2 Avant l'installation

Avant de procéder à l'installation, vous devez télécharger les packages d'installation suivants du site Web d'ESET :

Composants de ESET Remote Administrator :

ESET Remote Administrator - Serveur

ESET Remote Administrator - Console

Solutions client d'ESET :

ESET Endpoint Security

ESET Endpoint Antivirus

ESET Smart Security 4.x

ESET Smart Security 3.x

ESET NOD32 Antivirus 4.x

ESET NOD32 Antivirus 3.x

ESET NOD32 Antivirus 2.7

REMARQUE :: Ne téléchargez que les solutions client que vous utiliserez sur des stations de travail client.

2.2.3 Installation

2.2.3.1 installation du ERA Server

Installez ERAS sur le serveur nommé GHOST (voir l'exemple dans la section Vue d'ensemble de l'environnement ).

13

Commencez par sélectionner les composants à installer. Deux options sont disponibles : ESET Remote Administrator

Server et Serveur de tableau de bord HTTP ESET.

38

Les deux composants sont installés pour la plupart des applications. Vous pouvez choisir d'installer les deux

composants sur des ordinateurs différents (par exemple, installer le serveur de tableau de bord HTTP ESET sur un

ordinateur visible au public et installer ERAS sur un ordinateur accessible uniquement depuis un intranet local). Vous

pouvez aussi décider de ne pas utiliser le serveur de tableau de bord HTTP ESET.

REMARQUE : Il est recommandé d'installer ERAS sur un ordinateur exécutant un système d'exploitation pour serveur.

REMARQUE : Le serveur de tableau de bord et le serveur de miroir font appel au même serveur HTTP, qui est installé

automatiquement. Par conséquent, même si vous désélectionnez le serveur de tableau de bord au moment de

l'installation, vous pouvez l'activer ultérieurement dans ESET Éditeur de configuration (ERAC > Outils > Options du

serveur > Paramètres avancés > Tableaux de bord > Utiliser le tableau de bord local).

Après avoir choisi les composants voulus, sélectionnez le mode d'installation par défaut ou avancée.

Si vous sélectionnez le mode Par défaut, le programme vous invite à insérer une clé de licence (fichier portant

l'extension .lic ou .zip) qui autorise le fonctionnement du serveur ERAS pendant la période définie dans la licence.

Ensuite, le programme vous demande de définir les paramètres de mise à jour (nom d'utilisateur, mot de passe et

serveur de mise à jour). Vous pouvez également passer à l'étape suivante et saisir les paramètres de mise à jour

ultérieurement, en cochant la case à côté de Définir les paramètres de mise à jour plus tard et en cliquant sur

Suivant.

Le mode d'installation avancée vous permettra de configurer des paramètres d'installation supplémentaires. Vous

pouvez modifier ces paramètres ultérieurement via ERAC, mais, dans la plupart des cas, ce n'est pas nécessaire. La

seule exception est le nom de serveur qui doit être identique au nom DNS, ou la valeur %COMPUTERNAME% de

votre système d'exploitation ou l'adresse IP attribuée à l'ordinateur. Il s'agit de l'information essentielle pour

l'exécution d'une installation à distance. Si aucun nom n'est défini pendant l'installation, le programme d'installation

fournira automatiquement la valeur de la variable système %COMPUTERNAME%, ce qui suffit dans la plupart des cas.

Il est également important de sélectionner la base de données dans laquelle les informations ERAS seront stockées.

Pour obtenir des informations supplémentaires, consultez le chapitre Types de base de données pris en charge par le

ERA Server .

17

REMARQUE : Lorsque le serveur ERAS est installé sur un système d'exploitation Windows 2000, il n'est pas

recommandé d'utiliser de DNS. Utilisez plutôt la chaîne de connexion complète.

Important : Les stratégies de sécurité de Microsoft Windows limitent les autorisations des comptes des utilisateurs

locaux. Vous risquez donc de ne pas pouvoir exécuter les opérations réseau connexes. Exécuter le service ERA sous un

compte d'utilisateur local peut entraîner des problèmes d'installation poussée (par exemple, lors d'une installation à

distance du domaine au groupe de travail). En cas d'utilisation de Windows Vista, Windows Server 2008 ou Windows 7,

14

Page 15

il est conseillé d'exécuter le service ERA sous des comptes possédant des droits réseau suffisants. Vous pouvez désigner

le compte d'utilisateur sous lequel vous souhaitez exécuter ERA dans le mode d'installation avancée.

Remarque: Malgré la prise en charge totale d'Unicode par ERA Server, le serveur convertit dans certains cas les

caractères en caractères ANSI ou inversement (email ou nom d'ordinateur, par exemple). Dans ces cas-là, le paramètre

de langue pour programmes non-Unicode doit être utilisé. Nous vous recommandons de modifier ce paramètre pour

qu'il corresponde aux paramètres régionaux de l'environnement serveur, même si vous n'utilisez pas de version traduite

d'ERA (si vous utilisez la version en anglais). Vous trouverez ce paramètre dans Panneau de configuration > Options

régionales et linguistiques, dans l'onglet Avancé.

Par défaut, les composants du programme ERAS sont installés dans le répertoire suivant :

%ProgramFiles%\ESET\ESET Remote Administrator\Server

Les autres composants de données, tels que les journaux, les packages d'installation, la configuration, etc. sont stockés

dans ce répertoire :

%ALLUSERSPROFILE%\Application Data \ESET\ESET Remote Administrator\Server

Une fois installé, ERAS se lance automatiquement. L'activité du service ERAS est enregistrée dans l'emplacement

suivant :

%ALLUSERSPROFILE%\Application Data\ESET\ESET Remote Administrator\Server\logs\era.log

Installation via la ligne de commande

ERAS peut être installé à l'aide des paramètres suivants de la ligne de commande :

/q : installation sans assistance. Aucune intervention de l'utilisateur n'est possible. Aucune boîte de dialogue n'apparaît.

/qb : aucune intervention de l'utilisateur n'est possible, mais l'avancement de l'installation est indiqué par une barre de

progression.

Exemple : era_server_nt32_ENU.msi /qb

Les paramètres et la configuration de l'installation via la ligne de commande peuvent être complétés par le fichier « cfg.

xml », le fichier de configuration .xml de l'administrateur qui doit se trouver dans le même dossier que le fichier

d'installation msi d'ERA. Le fichier de configuration peut être créé dans Éditeur de configuration d’ESET et permet de

configurer divers paramètres d'ERA. Consultez la section Éditeur de configuration d’ESET pour plus d'informations.

50

2.2.3.1.1 Installation en mode cluster

Le scénario d'installation avancée permet également d'activer l'installation en mode cluster. Si l'installation en mode

cluster est activée, il faudra désigner le chemin d'accès à un dossier de données partagé de cluster accessible par tous les

nœuds du cluster (tous les nœuds doivent avoir un accès en lecture/écriture à ce dossier). Il peut s'agir d'un disque

quorum ou d'un dossier partagé UNC. En cas d'utilisation d'un dossier partagé, il faut activer le partage pour les

ordinateurs dans les propriétés du dossier partagé. Le nom du nœud du cluster doit ensuite être ajouté aux

Autorisations de partage avec tous les privilèges.

REMARQUE :: L'utilisation d'une adresse IP n'est pas recommandée pour définir un dossier partagé pour le cluster.

Il faut installer le ERA Server individuellement sur chaque nœud du cluster. Après chaque installation ERA Server, le

démarrage automatique du service ERA doit être défini sur manuel. Lorsque ERA Server est installé sur tous les nœuds,

créez le service générique (era_server). Le service générique doit dépendre de la ressource de nom du réseau dans la

console Cluster Administrator.

En cas d'utilisation d'une base de données autre que la base de données MS Access intégrée, il faut bien veiller à ce que

tous les nœuds du serveur ERA Server se connectent à la même base de données. Au cours de l'étape suivante, il est

important de définir le nom du nœud de cluster où ERA sera installé en tant que nom de serveur.

Important : il faut configurer le service ESET Remote Administrator Server (ERA_SERVER) en tant que service générique

du cluster dans la console Cluster Administrator.

Désinstallation

Si vous envisagez de désinstaller ERA Server, le groupe de clusters doit être en ligne pour que la désinstallation

s'effectue correctement :

1) Arrêtez le cluster en désactivant l'un de ses nœuds.

2) Laissez la reprise s'effectuer pour vérifier que l'autre ou les autres nœuds fonctionnent.

15

Page 16

3) Désinstallez ESET Remote Administrator du nœud désactivé.

4) Redémarrez le nœud.

5) Reliez le nœud.

6) Répétez les étapes ci-dessus pour chaque nœud supplémentaire du cluster.

Mise à niveau d'ERA installé en mode cluster

Pour la réinstallation en mode cluster, il est nécessaire de mettre le groupe de service ERA de cluster hors ligne en

sélectionnant Mettre hors ligne dans la console d'administration de cluster. Réinstallez ensuite ERA sur tous les nœuds

du cluster et remettez en ligne le groupe du service ERA de cluster.

2.2.3.2 installation du ERA Console

Installez la ESET Remote Administrator Console sur le PC/portable de l'administrateur. À la fin de l'installation en mode

Avancé, saisissez le nom du ERA Server (ou son adresse IP) auquel l'ERAC se connecte automatiquement au démarrage.

Elle est nommée GHOST dans notre exemple.

Après l'installation, lancez ERAC, puis vérifiez la connexion à ERAS. Par défaut, aucun mot de passe n'est requis pour se

connecter à un ERA Server (le champ de texte du mot de passe est vide) mais il est fortement recommandé d'en définir

un. Pour créer un mot de passe de connexion à un ERA Server, cliquez sur Fichier > Modification du mot de passe…,

puis modifiez le Mot de passe pour la console en cliquant sur le bouton Modifier.....

REMARQUE : L'administrateur peut indiquer un compte utilisateur et un mot de passe avec accès à la console ESET

Remote Administrator Console. Il peut aussi préciser le niveau d'accès. Pour plus d'informations, consultez le chapitre

Gestionnaire des utilisateurs . La console ERAC doit être installée sur l'ordinateur à partir duquel vous voulez accéder

95

au serveur ERAS avec le compte défini dans le Gestionnaire des utilisateurs.

2.2.3.3 Miroir

Vous pouvez utiliser la ERA Console pour activer le serveur de mise à jour du réseau local, appelé le Miroir dans le ERA

Server. Ce serveur sert ensuite à mettre à jour les stations de travail du réseau local. En activant le Miroir, vous réduisez

le volume des données transférées via votre connexion Internet.

Procédez comme suit :

1) Connectez la console ERA Console au serveur ERA Server en cliquant sur Fichier > Connecter.

2) Dans la console ERA Console, cliquez sur Outils > Options du serveur, puis cliquez sur l'onglet Mises à jour.

3) Dans le menu déroulant Serveur de mise à jour, sélectionnez Choisir automatiquement, puis laissez la valeur

Intervalle de mise à jour définie sur 60 minutes. Insérez le nom d'utilisateur de mise à jour (EAV***), cliquez sur Définir

le mot de passe, puis tapez ou collez le mot de passe que vous avez reçu avec votre nom d'utilisateur.

4) Sélectionnez l'option Créer un miroir de mise à jour. Conservez le chemin d'accès par défaut pour les fichiers miroir et

le port du serveur HTTP (2221). Conservez AUCUNE comme valeur d'authentification.

5) Cliquez sur l'onglet Paramètres avancés et cliquez sur Modifier les paramètres avancés. Dans l'arborescence de

configuration avancée, accédez à ERA Server > Configuration > Miroir > Créer un miroir pour les composants du

programme sélectionnés. Cliquez sur Modifier sur le côté droit, puis sélectionnez les composants du programme à

télécharger. Vous devez sélectionner les composants pour toutes les versions linguistiques qui seront utilisées dans

le réseau.

6) Sous l'onglet Mises à jour, cliquez sur Mettre à jour maintenant pour créer le Miroir.

Pour des options de configuration du Miroir plus détaillées, consultez le chapitreActivation et configuration du Miroir

105

16

Page 17

2.2.3.4 Types de base de données pris en charge par le ERA Server

Par défaut, le programme utilise le moteur Microsoft Access (base de données Jet). ERAS 5.0 prend également en

charge les bases de données suivantes :

Microsoft SQL Server 2005 et versions ultérieures

MySQL 5.0 et versions ultérieures

Oracle 9i et versions ultérieures

Vous pouvez sélectionner le type de base de données durant l'installation avancée d'ERAS. Après l'installation, il n'est

pas possible de changer le type de base de données directement depuis ERA, toutefois, vous pouvez le faire à l'aide d'

ERA Maintenance Tool .

130

REMARQUE :

la base de données Microsoft Access n'est pas prise en charge sur Windows Server 2008 Core.

Le volume de la base de données SQL Server Express est limité à 4 Go.

Le volume de la base de données Microsoft Access est limité à 2 Go.

Lors de l'utilisation de MySQL sur Microsoft Windows 2000, il est recommandé d'utiliser le pilote ODBC version 5.1.8

ou ultérieure afin d'établir la connexion à la base de données .

18

2.2.3.4.1 Configuration de base

Tout d'abord, il est nécessaire de créer la base de données sur un serveur de base de données. Le programme

d'installation d'ERAS est capable de créer une base de données MySQL vide qui est automatiquement nommée

ESETRADB.

Par défaut, le programme d'installation crée automatiquement une base de données. Pour créer la base de données

manuellement, activez l'option Exporter le script. Assurez-vous que l'option Créer automatiquement des tables dans

la nouvelle base de données est désactivée.

Chaînes de classement

Le tri sera réalisé selon les paramètres par défaut de chaque base de données. Il faut activer la fonction de CASE

IGNORÉE (CI).

Pour activer :

- Pour MS SQL et MySQL, il faut configurer un COLLATE avec l'option CI activée

- Pour ORACLE, il faut configurer un NLS_SORT avec l'option CI activée

- Pour MS Access, aucune action n'est requise car l'option CI est déjà activée

Jeu de caractères

Il est important d'utiliser le jeu de caractères UNICODE (UTF-8 est recommandé), surtout lorsque les clients ont des

locales spéciales ou si l'ERA lui-même fonctionne dans une version localisée. S'il n'y a pas de plan pour la réplication et si

tous les clients se connectent au même serveur, vous pouvez utiliser le jeu de caractères pour la locale de l'ERA que

vous voulez installer.

MARS (Multiple Active Result Sets)

En cas d'utilisation d'une base de données MS SQL, vous aurez besoin d'un lecteur OBDC avec prise en charge de MARS

pour un fonctionnement sans problème. Dans le cas contraire, le serveur fonctionnera moins efficacement et

consignera le message d'erreur suivant dans le journal du serveur :

Database connection problem. It is strongly recommended to use odbc driver that supports multiple active result sets (MARS).

The server will continue to run but the database communication may be slower. See the documentation or contact ESET support

for more information.

Si le problème se produit avec une base de données autre que MS SQL, le serveur consigne le message suivant dans le

journal et arrête :

Database connection problem. Updating the odbc driver may help. You can also contact ESET support for more information.

17

Page 18

Pilotes sans prise en charge de MARS :

- SQLSRV32.DLL (2000.85.1117.00)

- SQLSRV32.DLL (6.0.6001.18000) - repris en mode natif dans Windows Vista et Windows Server 2008

Pilote natif avec prise en charge de MARS :

- SQLNCLI.DLL (2005.90.1399.00)

2.2.3.4.2 Configuration de connexion de base de données

Après avoir créé une base de données, vous devez spécifier des paramètres de connexion pour le serveur de base de

données à l'aide d'une des deux options suivantes :

1. En utilisant le DSN (nom de la source de données)

Pour ouvrir le DSN manuellement, ouvrez l'administrateur

de source de données OBCD

(Cliquez sur Démarrer > Exécuter, puis saisissez odbcad32.exe).

Exemple de connexion DSN :

DSN =ERASqlServer

Important : l'utilisation de System DSN est recommandé pour que l'ERA fonctionne correctement.

Important : Sur un système d'exploitation 64 bits, le fichier odbcad32.exe doit être exécuté depuis le dossier %SystemRoot

%\SysWOW64\.

Pour que l'installation sous MSSQL avec authentification Windows/Domaine s'effectue correctement, veillez à utiliser un

format DSN lors de la saisie de la chaîne de connexion.

2. Directement, en utilisant une chaîne de connexion complète

Vous devez spécifier tous les paramètres requis : pilote, serveur et nom de base de données.

Voici un exemple de chaîne de connexion complète pour MS SQL Server :

Driver ={SQL Server}; Server =hostname; Database =ESETRADB

Voici un exemple de chaîne de connexion complète pour Oracle Server :

Driver ={Oracle in instantclient10_1}; dbq =hostname: 1521/ESETRADB

Voici un exemple de chaîne de connexion complète pour MySQL Server :

Driver ={MySQL ODBC 3.51 Driver}; Server =hostname; Database =ESETRADB

Cliquez ensuite sur Définir et spécifiez le nom d'utilisateur et le mot de passe pour la connexion. Les connexions de

base de données Oracle et MS SQL Server nécessitent également un nom de schéma.

Cliquez sur Tester la connexion pour vérifier la connexion au serveur de base de données.

REMARQUE : nous vous recommandons d'utiliser l'authentification du serveur de base de données au lieu de

l'authentification Windows/Domaine.

2.2.3.5 Installation sur des versions antérieures

ESET Remote Administrator 5 prend en charge de l'installation sur les versions antérieures, y compris la migration de

données. Pour effectuer la mise à niveau d'ERA version 1.x ou 2.x, il est recommandé de commencer par migrer les

données vers une installation 4.x, puis d'installer la version 5.x afin de conserver les données.

REMARQUE :: Il est recommandé de n'effectuer la réinstallation que si aucun client n'est connecté, car le service ERA

Server est arrêté et toutes les connexions sont terminées pendant la réinstallation. La migration de la base de données

peut être effectuée avant ou après la réinstallation (reportez-vous au chapitre Transfert de base de données pour

131

plus d'informations).

Installation d'ERA Server :

1. Téléchargez le fichier d'installation sur votre serveur. Double-cliquez sur le fichier du programme d'installation pour

commencer l'installation.

18

Page 19

2. Sélectionnez l'installation standard ou avancée, comme vous le faites pour une installation neuve d'ERA Server .

14

Installation standard : vous êtes invité à fournir votre fichier de clé de licence (*.lic), les mots de passe et les données

de mise à jour. Deux modes de migration sont disponibles : Importer uniquement la configuration crée des tables

vides dans une nouvelle base de données et Importation complète importe toutes les données de la base de

données. La sélection de l'option Créer une copie de sauvegarde de la base de données actuelle (valeur par défaut)

permet de créer une sauvegarde avant toute modification de la base de données. L'option Activer le nettoyage

automatique par défaut des anciens enregistrements peut être sélectionnée pour améliorer la maintenance de la

base de données.

Installation avancée : vous êtes invité à indiquer votre fichier de clé de licence (*.lic), le compte utilisé pour exécuter

le service ERA Server, les ports utilisés pour la communication, les mots de passe et les données de mise à jour, les

paramètres de serveur SMTP (facultatif), les paramètres de journalisation et ceux de migration de la base de

97

données (décrite dans la section Installation standard ci-dessus). Pendant l'installation avancée, le système vous

demande si vous souhaitez migrer d'anciennes règles (bureau Windows v3 et v4) vers de nouvelles règles (bureau

Windows v5). La migration est effectuée à l'aide des paramètres par défaut ; si vous souhaitez configurer la migration,

il est recommandé d'utiliser l'assistant de migration de règles une fois la mise à niveau effectuée.

74

REMARQUE : Si le programme d'installation trouve des tables existantes dans la base de données courante, une invite

s'affiche. Pour remplacer le contenu d'une table existante, cliquez sur Remplacer (avertissement : cette commande

supprime le contenu des tables et remplace leur structure !). Cliquez sur Ignorer pour laisser les tables intactes. Dans

certaines conditions, le fait de cliquer sur Ignorer peut entraîner des erreurs d'incohérence de base de données, en

particulier lorsque des tables sont endommagées ou incompatibles avec la version actuelle.

Pour analyser la base de données manuellement, cliquez sur Annuler pour interrompre l'installation d'ERAS.

Installation d'ERA Console :

1. Téléchargez le fichier d'installation sur votre serveur. Double-cliquez sur le fichier d'installation pour commencer

l'installation.

2. Suivez la procédure indiquée au chapitre Installation d'ERA Console .

16

19

Page 20

2.3 Scénario - Installation dans un environnement d'entreprise

2.3.1 Vue d'ensemble de l'environnement (structure du réseau)

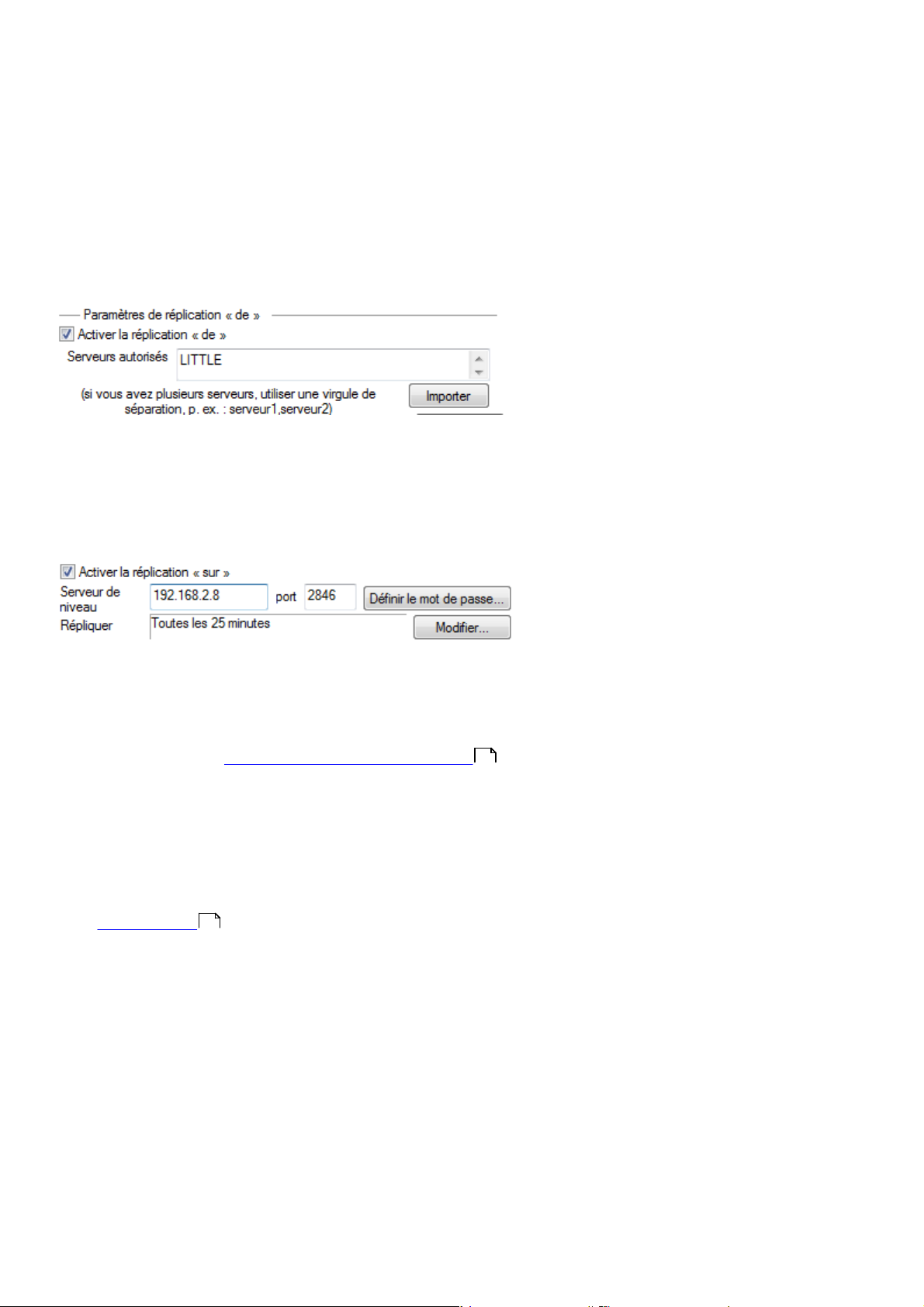

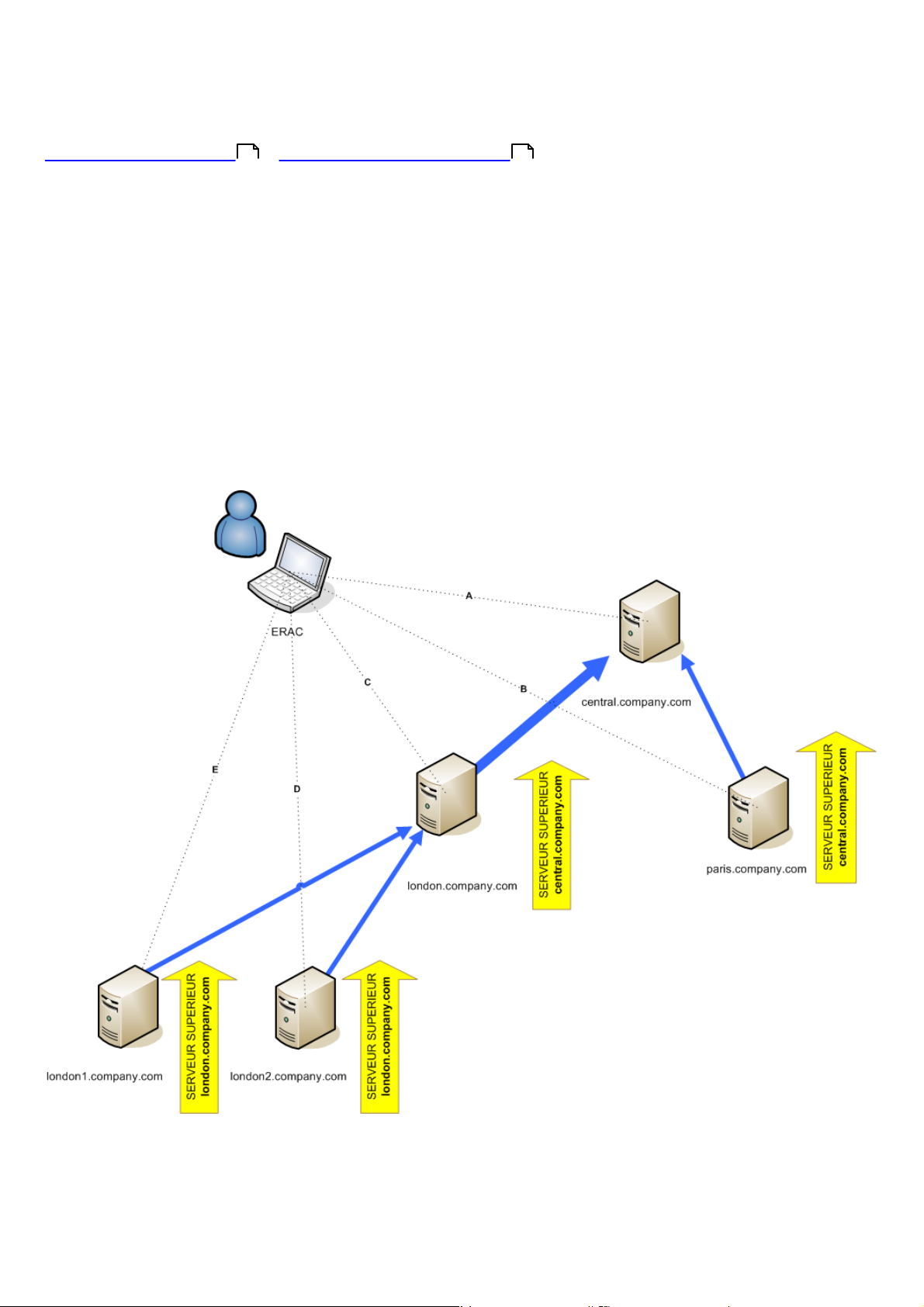

Vous pouvez voir ci-dessous une copie de la structure de réseau précédente avec une filiale supplémentaire, plusieurs

clients et un serveur nommé LITTLE. Supposons qu'il y ait un canal VPN lent entre le siège central et la filiale. Dans ce

scénario, le serveur Miroir doit être installé sur le serveur LITTLE. Nous allons également installer un second ERA Server