Integrirane komponente:

ESET NOD32 Antivirus

ESET NOD32 Antispyware

ESET osobni firewall

ESET Antispam

Nova generacija

tehnologije NOD32

Korisnički priručnik

we protect your digital worlds

sadržaj

Copyright © 2008 by ESET, spol. s r. o.

ESET Smart Security razvila je tvrtka ESET, spol. s r.o.

Dodatne informacije potražite na adresi www.eset.com.

Sva prava pridržana. Nijedan dio ove dokumentacije ne smije

se reproducirati, spremati u sustav za pohranu ili prenositi

u bilo kojem obliku ili na bilo koji način (elektronički,

mehanički, kopiranjem, snimanjem, skeniranjem ili drukčije)

bez pismenog dopuštenja autora.

ESET, spol. s r.o. zadržava pravo izmjene bilo kojeg opisanog

softverskog programa bez prethodne obavijesti.

Korisnička služba Svijet: www.eset.eu/support

REV.20080422-001

1. ESET Smart Security ................................4

1.1 Novosti ........................................................................ 4

1.2 Sistemski preduvjeti ......................................................4

2. Instalacija .............................................5

2.1 Tipična instalacija .........................................................5

2.2 Prilagođena instalacija .................................................. 6

2.3 Korištenje izvornih postavki ........................................... 8

2.4 Postavljanje korisničkog imena i lozinke .......................... 8

2.5 Skeniranje računala na zahtjev....................................... 8

3. Vodič za početnike ..................................9

3.1 Predstavljanje dizajna korisničkog sučelja - načini rada .....9

3.1.1 Provjera rada sustava .............................................9

3.1.2 Što činiti ako program ne radi ispravno ................. 10

3.2 Podešavanje aktualizacije .............................................10

3.3 Podešavanje pouzdane zone .........................................10

3.4 Podešavanje proxy servera ............................................11

3.5 Zaštita postavki ............................................................11

4. Rad s programom ESET Smart Security ....12

4.1 Antivirusna i antispyware zaštita ................................... 12

4.1.1 Rezidentna zaštita datotečnog sustava ..................12

4.1.1.1 Podešavanje nadzora ............................................12

4.1.1.1.1 Mediji za skeniranje ..............................................12

4.1.1.1.2 Skeniranje pokretano događajem ..........................12

4.1.1.1.3 Dodatni ThreatSense parametri za novostvorene

datoteke .............................................................. 12

4.1.1.1.4 Napredno podešavanje ......................................... 12

4.1.1.2 Razine čišćenja .....................................................12

4.1.1.3 Kada treba izmijeniti konfiguraciju rezidentne

zaštite .................................................................13

4.1.1.4 Provjera rezidentne zaštite ................................... 13

4.1.1.5 Što ako rezidentna zaštita ne funkcionira ............... 13

4.1.2 Zaštita e-pošte .....................................................13

4.1.2.1 Provjera protokola POP3 ........................................13

4.1.2.1.1 Kompatibilnost .....................................................14

4.1.2.2 Integracija s programima Microsoft Outlook,

Outlook Express i Windows Mail ............................14

4.1.2.2.1 Dodavanje obavijesti u tijelo poruke .......................14

4.1.2.3 Uklanjanje infiltracija ............................................15

4.1.3 Zaštita web pristupa .............................................15

4.1.3.1 HTTP ....................................................................15

4.1.3.1.1 Blokirane / izuzete adrese ......................................15

4.1.3.1.2 Web preglednici ....................................................15

4.1.4 Skeniranje računala ..............................................16

4.1.4.1 Vrsta skeniranja ....................................................16

4.1.4.1.1 Standardno skeniranje ..........................................16

4.1.4.1.2 Prilagođeno skeniranje ..........................................16

4.1.4.2 Ciljevi skeniranja ...................................................16

4.1.4.3 Profili skeniranja ...................................................17

4.1.5 Podešavanje parametara sustava ThreatSense .......17

4.1.5.1 Podešavanje objekata ...........................................17

4.1.5.2 Mogućnosti ..........................................................17

4.1.5.3 Čišćenje ................................................................18

4.1.5.4 Ekstenzije .............................................................18

4.1.6 Otkrivena je infiltracija ..........................................18

4.2 Osobni firewall .............................................................19

4.2.1 Filtarski načini rada ..............................................19

4.2.2 Blokiranje svog prometa: prekid veze s mrežom ......19

4.2.3 Isključivanje filtriranja: dopuštanje svog

prometa ..............................................................20

4.2.4 Konfiguriranje i korištenje pravila .......................... 20

4.2.4.1 Stvaranje novih pravila .........................................20

4.2.4.2 Uređivanje pravila .................................................21

4.2.5 Konfiguriranje zona ..............................................21

4.2.6 Uspostava veze – otkrivanje ..................................21

4.2.7 Zapisivanje u dnevnik ........................................... 22

4.3 Antispam modul ...........................................................22

4.3.1 Antispam s mogućnošću učenja............................ 22

4.3.1.1 Dodavanje na popis pouzdanih adresa .................. 22

4.3.1.2 Označivanje poruke kao spam poruke ................... 22

4.4 Aktualizacija programa .................................................23

4.4.1 Podešavanje aktualizacije ..................................... 23

4.4.1.1 Aktualizacijski profili ............................................ 23

4.4.1.2 Napredno podešavanje aktualizacije ..................... 24

4.4.1.2.1 Način aktualizacije ............................................... 24

4.4.1.2.2 Proxy server ......................................................... 24

4.4.1.2.3 Povezivanje s LAN-om ..........................................25

4.4.1.2.4 Kreiranje aktualizacijskog mirrora ......................... 25

4.4.1.2.4.1 Aktualizacija s mirrora ......................................... 26

4.4.1.2.4.2 Otklanjanje poteškoća s mirror aktualizacijom ...... 27

4.4.2 Stvaranje aktualizacijskih zadataka ...................... 27

4.5 Planer .........................................................................27

4.5.1 Svrha planiranja zadataka .................................... 28

4.5.2 Stvaranje novih zadataka ..................................... 28

4.6 Karantena .................................................................. 28

4.6.1 Stavljanje datoteka u karantenu ...........................29

4.6.2 Vraćanje iz karantene ........................................... 29

4.6.3 Slanje datoteke iz karantene ................................ 29

4.7 Dnevnici ..................................................................... 29

4.7.1 Održavanje dnevnika ...........................................30

4.8 Korisničko sučelje ........................................................ 30

4.8.1 Upozorenja i obavijesti ..........................................31

4.9 ThreatSense.Net .......................................................... 31

4.9.1 Sumnjive datoteke ............................................... 32

4.9.2 Statistika ............................................................. 32

4.9.3 Slanje .................................................................. 32

4.10 Udaljeno administriranje ...............................................33

4.11 Licenca ........................................................................33

5. Napredni korisnik ................................. 34

5,1 Podešavanje proxy servera ............................................34

5.2 Uvoz i izvoz postavki ....................................................35

5.2.1 Izvoz postavki ...................................................... 35

5.2.2 Uvoz postavki ...................................................... 35

5.3 Naredbeni redak ...........................................................35

6. Rječnik ................................................36

6.1 Vrste infiltracija ............................................................36

6.1.1 Virusi .................................................................. 36

6.1.2 Crvi ..................................................................... 36

6.1.3 Trojanski softver .................................................. 37

6.1.4 Rootkiti ............................................................... 37

6.1.5 Adware ............................................................... 37

6.1.6 Spyware .............................................................. 38

6.1.7 Potencijalno nesigurne aplikacije ..........................38

6.1.8 Potencijalno nepoželjne aplikacije ........................38

6.2 Vrste daljinskih napada .................................................38

6.2.1 DoS napadi ..........................................................38

6.2.2 DNS Poisoning ..................................................... 38

6.2.3 Napadi crva .........................................................38

6.2.4 Skeniranje portova............................................... 38

6.2.5 TCP desynchronization .........................................39

6.2.6 SMB Relay ...........................................................39

6.2.7 Napadi kroz ICMP ................................................ 39

6.3 E-pošta .......................................................................39

6.3.1 Oglasi ................................................................. 39

6.3.2 Lažne obavijesti (hoax) .........................................39

6.3.3 Krađa identiteta (phishing) ...................................40

6.3.4 Prepoznavanje spam prevara ................................40

6.3.4.1 Pravila .................................................................40

6.3.4.1 Bayesov filtar .......................................................40

6.3.4.2 Popis pouzdanih adresa ........................................40

6.3.4.3 Popis spam adresa ...............................................40

6.3.4.5 Provjera sa serverske strane...................................41

4

1. ESET Smart Security

ESET Smart Security prvi je predstavnik novog pristupa potpuno

integriranoj računalnoj sigurnosti. Koristi brzinu i preciznost programa

ESET NOD32 Antivirus na temelju najnovije verzije sustava za skeniranje

ThreatSense®, u kombinaciji s prilagođenim modulom osobnog

firewalla i antispam modulom. Rezultat je pametni sustav koji neprestano

budno motri pojavu napada i zlonamjernog softvera koji bi mogli

ugroziti vaše računalo.

ESET Smart Security nije nezgrapna skupina raznih proizvoda u jednom

paketu kakve nude ostali dobavljači. To je rezultat dugogodišnjeg rada

na kombiniranju maksimalne zaštite s minimalnim otiscima u sustavu.

Napredne tehnologije utemeljene na umjetnoj inteligenciji mogu

proaktivno eliminirati prodor virusa, spywarea, trojanskog softvera,

crva, adwarea, rootkita i ostalih internetskih napada bez smanjenja

performansi ili ometanja rada računala.

1.1 Novosti

Dugogodišnje razvojno iskustvo naših stručnjaka ocrtava se u potpuno

novoj arhitekturi programa ESET Smart Security koja postiže maksimalnu

učinkovitost otkrivanja s minimalnim sistemskim preduvjetima. To

složeno sigurnosno rješenje sadrži module s većim brojem naprednih

mogućnosti. Na sljedećem se popisu nalazi kratak pregled tih modula.

Antivirusna i antispyware zaštita ▪

Taj se modul temelji na skenerskoj jezgri ThreatSense® koja je prvi put

upotrijebljena u nagrađivanom antivirusnom sustavu NOD 32 Antivirus.

Sustav ThreatSense® u novoj je arhitekturi programa ESET Smart

Security optimiziran i poboljšan.

Značajka Opis

Antivirusni sustav sada smišljeno čisti i briše

Poboljšano čišćenje

Pozadinsko

skeniranje

Manje

aktualizacijske

datoteke

Zaštita popularnih

klijenata e-pošte

Razna druga manja

poboljšanja

Osobni firewall ▪

Osobni firewall nadzire sav promet između zaštićenog računala

i ostalih računala u mreži. Osobni firewall tvrtke ESET sadrži napredne

funkcije sa sljedećeg popisa.

Značajka Opis

Niskoslojno

skeniranje mrežne

komunikacije

Podrška za IPv6

Nadzor izvršnih

datoteka

Skeniranje datoteka

integrirano

s protokolima

HTTP i POP3

većinu otkrivenih infiltracija bez potrebe za

korisničkom intervencijom.

Skeniranje računala može se pokrenuti

u pozadini bez usporavanja računalnih

performansi.

Zbog procesa optimizacije jezgre

aktualizacijske datoteke manje su nego

u verziji 2.7. Uz to je poboljšana i zaštita

aktualizacijskih datoteka od oštećivanja.

Skeniranje pošte sada je osim u programu

MS Outlook moguće i u programima Outlook

Express i Windows Mail.

– izravan pristup datotečnim sustavima radi

veće brzine i protoka podataka

– blokiranje pristupa zaraženim datotekama

– optimizacija za Windows Security Center,

uključujući sustav Vista

Skeniranje mrežne komunikacije na sloju

podatkovne veze osobnom firewallu tvrtke

ESET omogućuje svladavanje raznih napada

koje inače ne bi bilo moguće otkriti.

Osobni firewall prikazuje IPv6 adrese i korisnicima

omogućuje stvaranje pravila za njih.

Nadzor izvršnih datoteka mijenja se radi

svladavanja zaraza. Moguća je preinaka

datoteka potpisanih aplikacija.

Skeniranje datoteka integrirano je u aplikacijske

protokole HTTP i POP3. Korisnici su zaštićeni

prilikom pregledavanja web stranica

i preuzimanja e-pošte.

Značajka prepoznavanja svojstva mrežne

Sustav za otkrivanje

upada

Podrška za

interaktivni

i automatski način

rada te način rada na

temelju pravila

Nadjačavanje

integriranog firewalla

za Windows

Antispam ▪

Antispam modul tvrtke ESET filtrira nepoželjne poruke i tako povećava

sigurnost i pouzdanost elektroničke komunikacije.

Značajka Opis

Bodovanje ulazne

pošte

Podrška za razne

tehnike skeniranja

Potpuna integracija s

klijentima e-pošte

Mogućnost ručnog

odabira spam poruka

1.2 Sistemski preduvjeti

Za neometano funkcioniranje programa ESET Smart Security i ESET

Smart Security Business Edition sustav bi trebao zadovoljiti sljedeće

hardverske i softverske preduvjete:

ESET Smart Security:

Windows 2000, XP 32-bitni / 64-bitni procesor frekvencije

Windows Vista 32-bitni / 64-bitni procesor frekvencije

ESET Smart Security Business Edition:

Windows 2000,

2000 Server, XP,

2003 Server

Windows Vista,

Windows Server

2008

komunikacije i raznih vrsta mrežnih napada

te mogućnost automatske zabrane takve

komunikacije.

Korisnici mogu odabrati hoće li se akcije

firewalla izvršavati automatski ili žele

interaktivno određivati pravila. Komunikacijom

u načinu rada na temelju pravila upravlja se

prema pravilima koja unaprijed definiraju

korisnik ili administrator mreže.

Paket nadjačava integrirani firewall za

Windows te razmjenjuje podatke sa sustavom

Windows Security Center da bi korisnik

u svakom trenutku bio obaviješten o svojem

sigurnosnom statusu. Instalacija programa

ESET Smart Security prema standardnim

postavkama isključuje firewall za Windows.

Svim se porukama ulazne pošte dodjeljuje

ocjena od 0 (nije spam) do 100 (spam) te

se u skladu s tom vrijednošću poruke

premještaju u mapu za bezvrijednu poštu ili

u posebnu mapu koju stvori korisnik. Moguće

je usporedno skeniranje ulazne e-pošte.

– Bayesova analiza

– skeniranje na temelju pravila

– provjera u globalnoj bazi otisaka

Antispam modul dostupan je korisnicima

klijentskih programa Microsoft Outlook,

Outlook Express i Windows Mail.

Postoji mogućnost ručnog označivanja

i odznačivanja poruke kao spam poruke.

400 MHz (x86 / x64)

128 MB RAM-a sistemske memorije

35 MB raspoloživog prostora

Super VGA (800 × 600)

1 GHz (x86 / x64)

512 MB RAM-a sistemske memorije

35 MB raspoloživog prostora

Super VGA (800 × 600)

32-bitni / 64-bitni procesor frekvencije

400 MHz (x86 / x64)

128 MB RAM-a sistemske memorije

35 MB raspoloživog prostora

Super VGA (800 × 600)

32-bitni / 64-bitni procesor frekvencije 1 GHz

(x86 / x64)

512 MB RAM-a sistemske memorije

35 MB raspoloživog prostora

Super VGA (800 × 600)

5

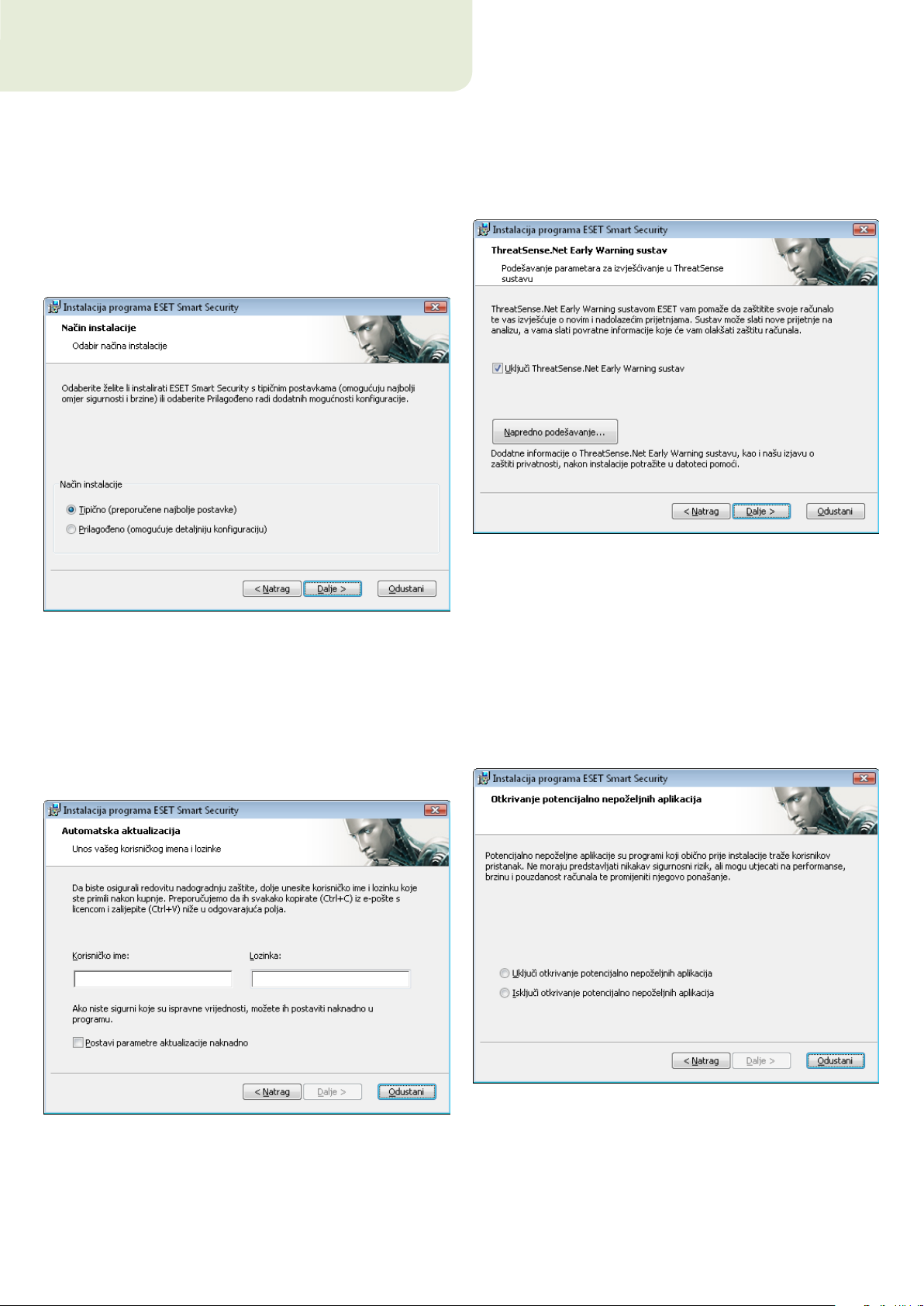

2. Instalacija

Instalacijski je program za ESET Smart Security nakon kupnje moguće

preuzeti s web stranica tvrtke ESET. Program je dostupan u obliku

paketa ess_nt**_***.msi (ESET Smart Security) ili essbe_nt**_***.msi

(ESET Smart Security Business Edition). Pokrenite instalacijski

program i čarobnjak za instalaciju provest će vas kroz osnovno

podešavanje. Dostupne su dvije vrste instalacije s različitim razinama

detalja podešavanja:

1. Tipična instalacija

2. Prilagođena instalacija

Sljedeći korak instalacije jest konfiguracija sustava ThreatSense.Net

Early Warning. Sustav ThreatSense.Net Early Warning jamči da će

ESET radi brze zaštite korisnika odmah i stalno dobivati obavijesti

o novim infiltracijama. Sustav omogućuje slanje novih prijetnji

u laboratorij za viruse tvrtke ESET, u kojem se one analiziraju,

obrađuju i dodaju u bazu podataka virusnih potpisa.

Okvir Uključi sustav ThreatSense.Net Early Warning prema

standardnim je postavkama potvrđen. Na taj će se način ta značajka

aktivirati. Da biste izmijenili detaljne postavke slanja sumnjivih

datoteka, kliknite Napredno podešavanje...

2.1 Tipična instalacija

Tipična se instalacija preporučuje korisnicima koji žele instalirati

program ESET Smart Security sa standardnim postavkama. Standardne

postavke programa pružaju maksimalnu razinu zaštite, a tu činjenicu

cijene korisnici koji ne žele konfigurirati detaljne postavke.

Prvi (vrlo važan) korak jest unos korisničkog imena i lozinke za

automatsku aktualizaciju programa. To igra važnu ulogu u pružanju

stalne zaštite sustava.

Sljedeći korak postupka instalacije jest konfiguriranje otkrivanja

potencijalno nepoželjnih aplikacija. Potencijalno nepoželjne

aplikacije nisu nužno zlonamjerne, ali mogu često negativno utjecati

na ponašanje operacijskog sustava.

Te aplikacije često dolaze kao dio ostalih programa, pa ih je teško

primijetiti tijekom instalacije. Iako se tijekom instalacije obično aktivira

njihov prikaz, jednostavno ih je instalirati bez vašeg dopuštenja.

U odgovarajuća polja unesite korisničko ime i lozinku, tj. podatke za

autorizaciju koje ste dobili nakon kupnje ili registracije proizvoda. Ako

trenutno pri ruci nemate korisničko ime i lozinku, odaberite mogućnost

Naknadno postavi parametre aktualizacije. Podatke za autorizaciju

moguće je u svakom trenutku umetnuti izravno iz programa.

Da biste omogućili otkrivanje prijetnji te vrste pomoću programa

ESET Smart Security, potvrdite okvir Uključi otkrivanje potencijalno

nepoželjnih aplikacija (preporučuje se).

6

Zadnji korak tipičnog načina instalacije jest potvrda instalacije klikom

na gumb Instaliraj.

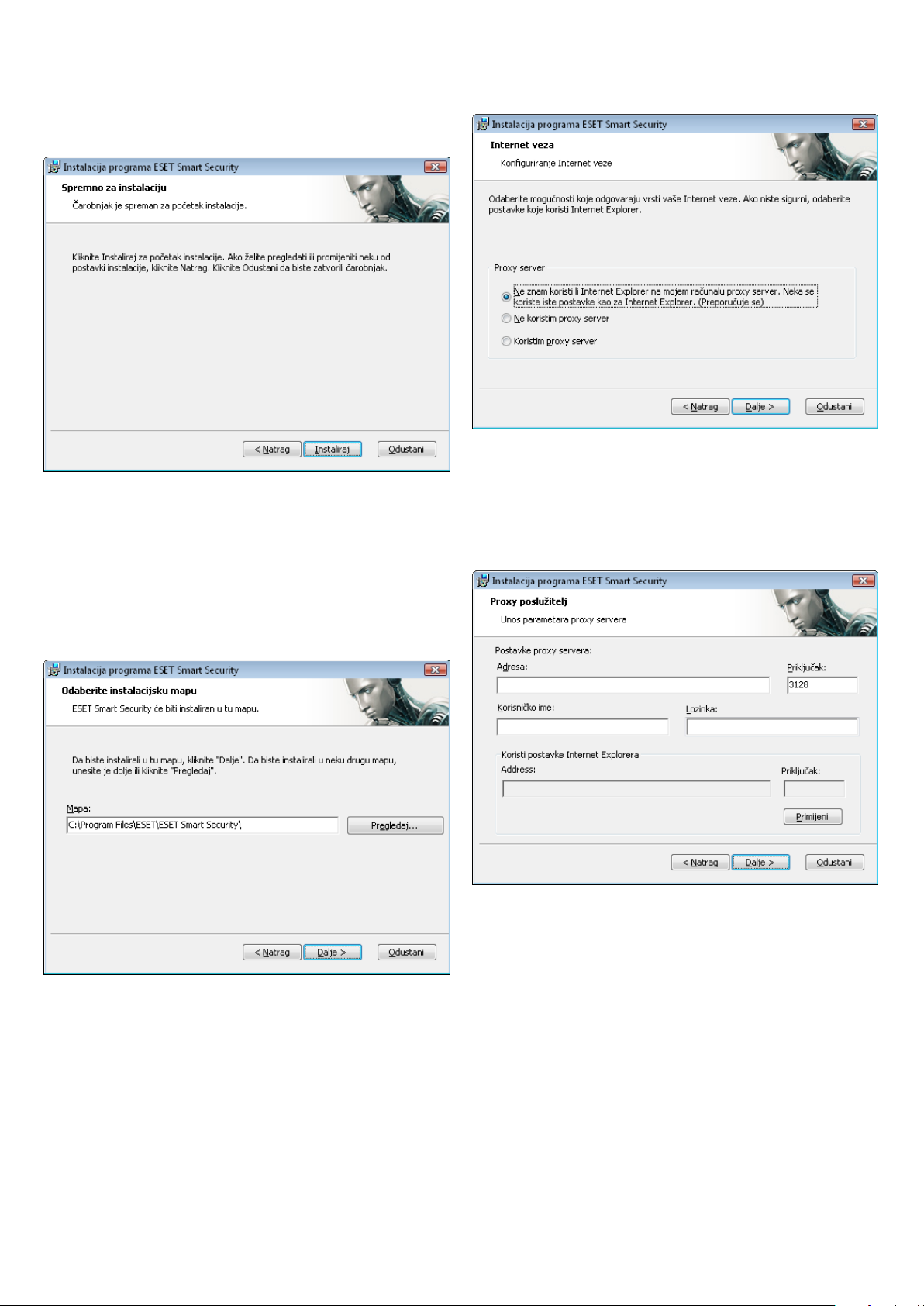

2.2 Prilagođena instalacija

Prilagođena instalacija osmišljena je za korisnike s iskustvom

u detaljnom konfiguriranju programa koji žele izmijeniti napredne

postavke tijekom instalacije.

Ako koristite proxy server, mora biti pravilno konfiguriran da bi

aktualizacija virusnih potpisa ispravno funkcionirala. Ako ne znate

koristite li proxy server za povezivanje s internetom, nemojte mijenjati

standardnu postavku Ne znam koristi li Internet Explorer na mojem

računalu proxy server. Neka se koriste iste postavke kao za

Internet Explorer, a zatim kliknite Dalje. Ako ne koristite proxy server,

potvrdite okvir odgovarajuće mogućnosti.

Prvi korak jest odabir odredišne lokacije za instalaciju. Prema

standardnim se postavkama program instalira u mapu C:\Program

Files\ESET\ESET Smart Security\. Da biste promijenili tu lokaciju,

kliknite Pregledaj… (ne preporučuje se).

Zatim unesite korisničko ime i lozinku. Taj je korak isti kao

i u Tipičnoj instalaciji (pogledajte 5. stranicu).

Kada unesete korisničko ime i lozinku, kliknite Dalje da biste

konfigurirali internetsku vezu.

Da biste konfigurirali postavke proxy servera, potvrdite Koristim

proxy server, a zatim kliknite Dalje. U polje Adresa unesite IP adresu

ili URL proxy servera. U polje Port unesite port putem kojega proxy

server prima veze (to je prema standardnim postavkama 3128). Ako

proxy server zahtijeva autorizaciju, potrebno je unijeti valjano

korisničko ime i lozinku koji omogućuju pristup proxy serveru.

Postavke proxy servera moguće je po želji kopirati i iz preglednika

Internet Explorer. Da biste to učinili, kliknite Primijeni pa potvrdite

odabir.

7

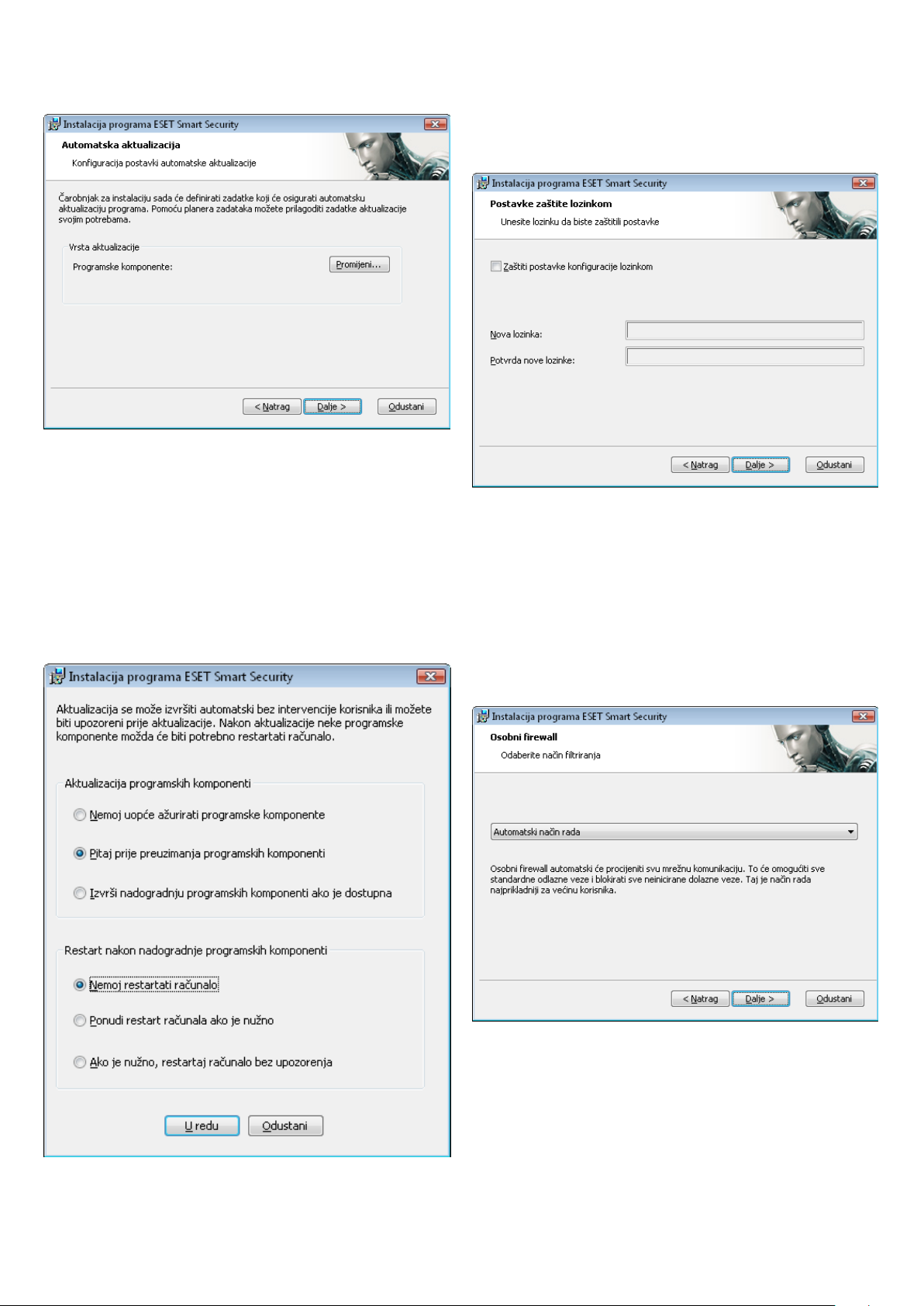

Kliknite Dalje da biste prešli u prozor Konfiguracija postavki

automatske aktualizacije. Ovaj vam korak omogućuje način

upravljanja automatskom aktualizacijom programskih komponenti

u sustavu. Da biste pristupili naprednim postavkama, kliknite

Promijeni...

Ako ne želite aktualizirati programske komponente, odaberite

Nemoj nikad aktualizirati programske komponente. Ako odaberete

mogućnost Pitaj prije preuzimanja programskih komponenti, prije

preuzimanja programskih komponenti prikazivat će se prozor za

potvrdu. Da biste omogućili automatsku nadogradnju programskih

komponenti bez prethodnog upita, odaberite mogućnost Izvrši

nadogradnju programskih komponenti ako je dostupna.

Sljedeći korak instalacije jest unos lozinke za zaštitu programskih

parametara. Odaberite lozinku kojom želite zaštiti program. Ponovo

upišite lozinku da biste je potvrdili.

Koraci za konfiguriranje sustava ThreatSense.Net Early Warning

i otkrivanja potencijalno nepoželjnih aplikacija isti su kao

i u tipičnoj instalaciji, pa nisu ovdje navedeni (pogledajte 5. stranicu).

Zadnji je korak prilagođenog načina rada odabir filtarskog načina rada

osobnog firewalla tvrtke ESET. Postoje tri načina rada:

Automatski ▪

Interaktivni ▪

NAPOMENA: nakon nadogradnje programskih komponenti obično je

potrebno restartati sustav. Preporučena je postavka: Ako je nužno,

restartaj računalo bez upozorenja.

Na temelju pravila ▪

Automatski se način rada preporučuje većini korisnika. Sve su

standardne odlazne veze omogućene (automatski se analiziraju

prema predefiniranim postavkama), a neželjene dolazne veze

automatski se blokiraju.

Interaktivni je način rada prikladan za napredne korisnike.

Komunikacijama se rukuje na temelju korisnički definiranih pravila.

Ako za komunikaciju nije definirano pravilo, program pita korisnika

želi li omogućiti ili zabraniti komunikaciju.

8

Na temelju pravila komunikacija se procjenjuje na temelju predefiniranih

pravila koje je stvorio administrator. Ako nema pravila, veza se

automatski blokira, a korisnik ne dobiva nikakvu poruku upozorenja.

Preporučujemo da način rada na temelju pravila odaberu samo

administratori koji namjeravaju konfigurirati mrežnu komunikaciju.

U zadnjem se koraku prikazuje prozor u kojem se traži pristanak na

instalaciju.

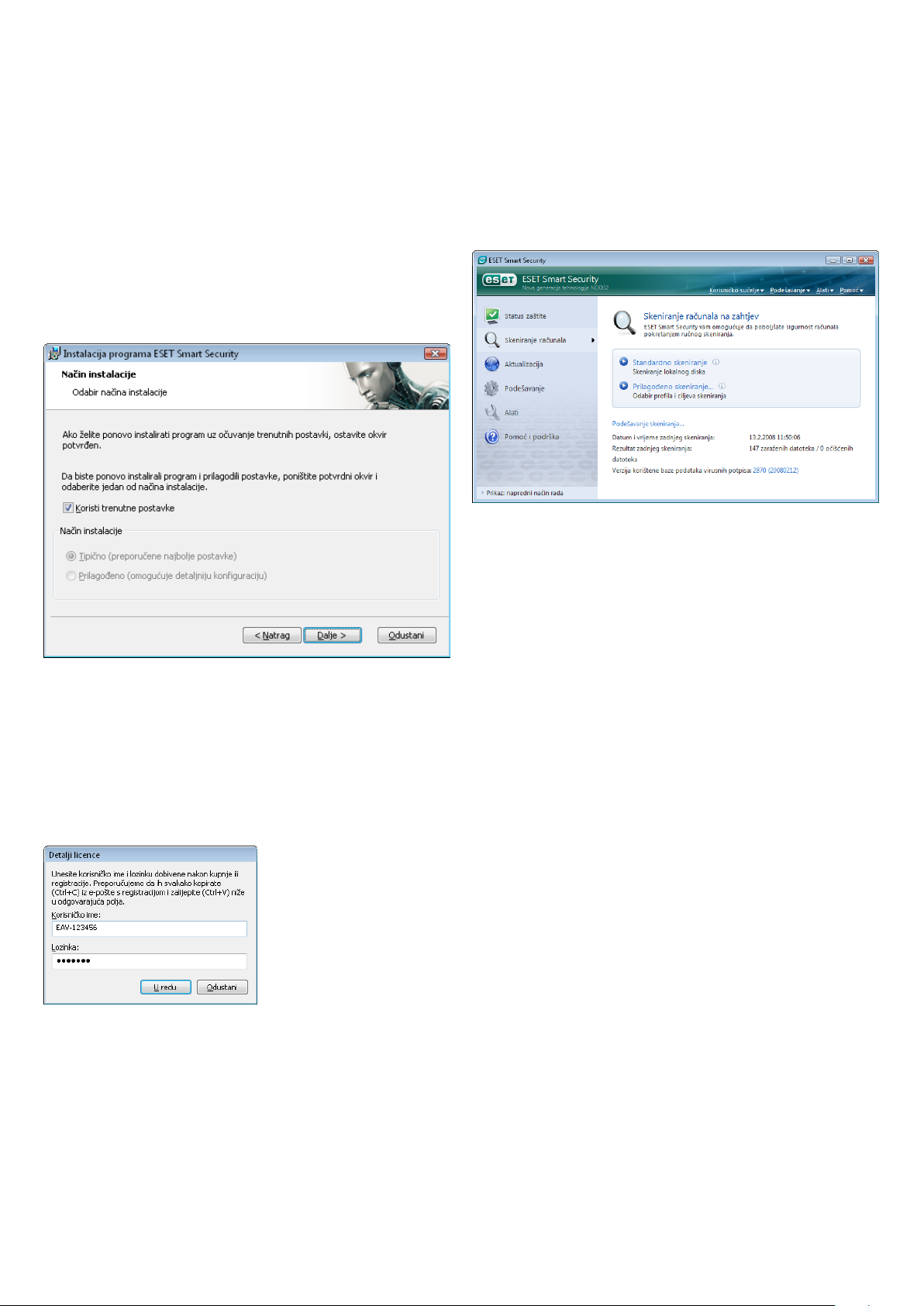

2.3 Korištenje izvornih postavki

Ako ponovo instalirate ESET Smart Security, prikazat će se mogućnost

Koristi trenutne postavke. Odaberite tu mogućnost da biste

parametre podešavanja prenijeli iz izvorne u novu instalaciju.

2.5 Skeniranje računala na zahtjev

Nakon instalacije programa ESET Smart Security potrebno je izvršiti

skeniranje računala kojim se traži zlonamjerni kod. Da biste brzo

pokrenuli skeniranje, na glavnom izborniku odaberite Skeniranje

računala, a zatim u glavnom programskom prozoru Standardno

skeniranje. Dodatne informacije o značajki skeniranja računala

potražite u poglavlju »Skeniranje računala«.

2.4 Postavljanje korisničkog imena i lozinke

Radi optimalne funkcionalnosti važno je automatski aktualizirati

program. To je moguće samo ako se pri podešavanju aktualizacije

unesu točno korisničko ime i lozinka.

Ako tijekom instalacije niste unijeli korisničko ime i lozinku, učinite

to sada. U glavnom programskom prozoru kliknite Aktualizacija,

a zatim Postavljanje korisničkog imena i lozinke. U prozor Detalji

licence unesite podatke koje ste dobili uz licencu za proizvod.

9

3. Vodič za početnike

U ovom se poglavlju navodi početni pregled programa ESET Smart

Security i njegovih osnovnih postavki.

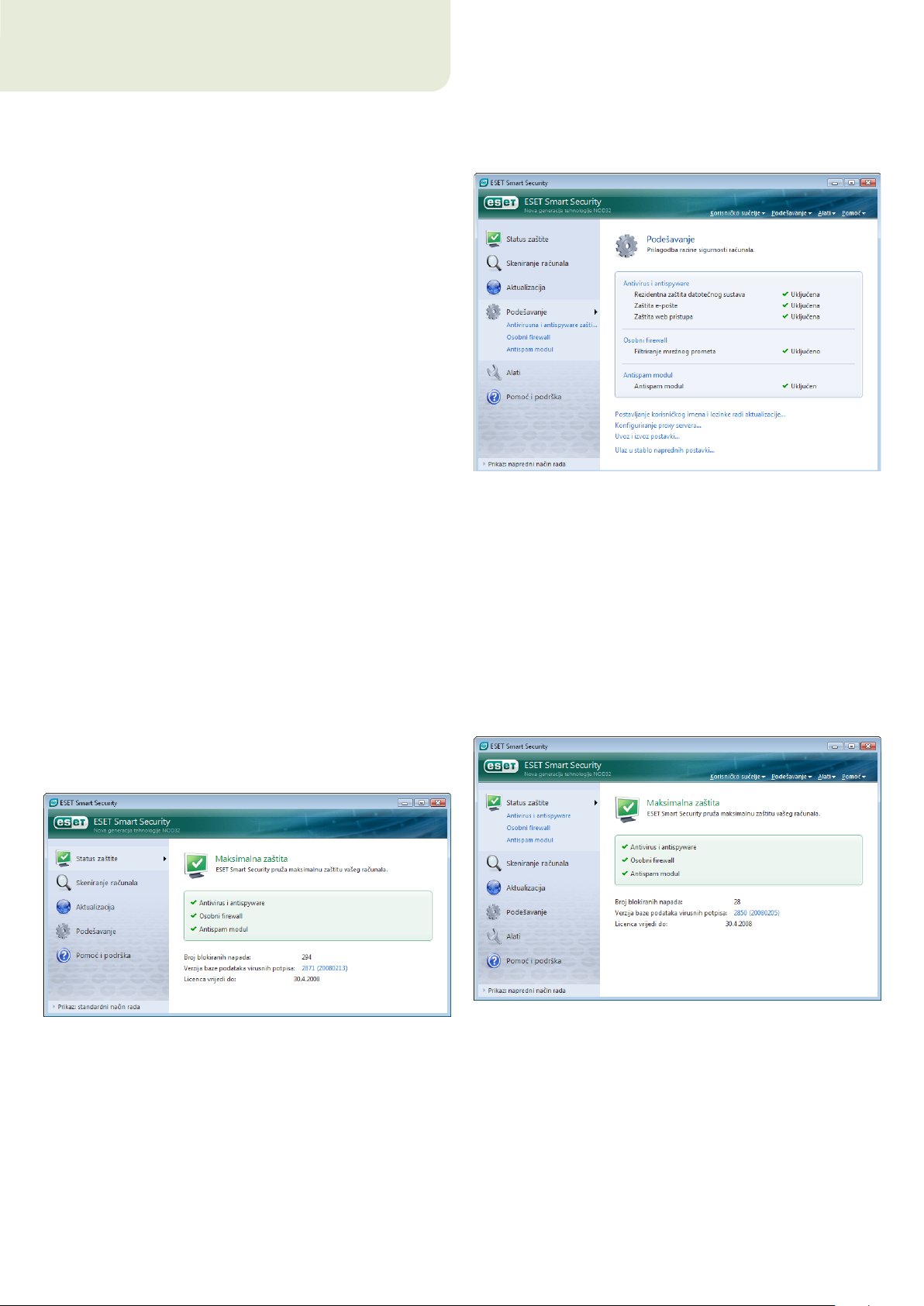

3.1 Predstavljanje dizajna korisničkog sučelja – načini rada

Glavni je prozor programa ESET Smart Security podijeljen u dva glavna

odjeljka. Lijevi stupac omogućuje pristup praktičnom glavnom

izborniku. Glavni programski prozor na desnoj strani uglavnom služi

za prikaz informacija koje odgovaraju mogućnosti odabranoj na

glavnom izborniku.

Slijedi opis gumba na glavnom izborniku.

Status zaštite – Na praktičan način pruža informacije o statusu

zaštite u programu ESET Smart Security. Ako je aktiviran napredni

način rada, prikazuje se status svih zaštitnih modula. Da biste vidjeli

trenutni status nekog modula, kliknite ga.

Skeniranje računala – Ta mogućnost korisniku omogućuje

konfiguriranje i pokretanje skeniranja računala na zahtjev.

Aktualizacija – Tu mogućnost odaberite da biste pristupili

aktualizacijskom modulu koji upravlja aktualizacijama baze podataka

virusnih potpisa.

Podešavanje – Tu mogućnost odaberite da biste prilagodili razinu

sigurnosti računala. Ako je aktiviran napredni način rada, pojavit će se

podizbornici modula Antivirusna i antispyware zaštita, Osobni firewall

i Antispam.

Alati – Ta je mogućnost dostupna samo u naprednom načinu rada.

Pruža pristup Dnevnicima, Karanteni i Planeru zadataka.

Pomoć i podrška – Odaberite tu mogućnost da biste pristupili

datotekama pomoći, bazi znanja i web stranicama tvrtke ESET te

zahtjevu za podrškom korisničke službe.

Korisničko sučelje programa ESET Smart Security korisnicima

omogućuje uključivanje i isključivanje standardnog i naprednog

načina rada. Da biste uključivali i isključivali načine rada, pogledajte

vezu Prikaz koja se nalazi u donjem lijevom kutu glavnog prozora

programa ESET Smart Security. Kliknite taj gumb da biste odabrali

željeni način prikaza.

Standardni način rada omogućuje pristup značajkama koje su

potrebne za uobičajene operacije. U njemu se ne prikazuju napredne

mogućnosti.

Prebacivanjem u napredni način rada na glavni ćete izbornik dodati

mogućnost Alati. Alati korisniku omogućuju pristup planeru

i karanteni ili pregled dnevnika programa ESET Smart Security.

NAPOMENA: sve preostale upute u ovom priručniku odnose ne na

napredni način rada.

3.1.1 Provjera rada sustava

Da biste pregledali status zaštite, kliknite tu mogućnost na vrhu

glavnog izbornika. S desne se strane prozora prikazat će se izvješće

o statusu rada programa ESET Smart Security te se pojavljuje

podizbornik s tri stavke. To su Antivirusna i antispyware zaštita,

Osobni firewall i Antispam modul. Da biste pregledali detaljnije

informacije o danom zaštitnom modulu, odaberite ga.

Ako uključeni moduli funkcioniraju ispravno, označeni su zelenom

kvačicom. Ako ne funkcioniraju ispravno, označeni su crvenim ili

narančastim uskličnikom, a u gornjem se dijelu prozora prikazuju

dodatne informacije o modulu. Prikazuje se i prijedlog rješenja za

popravak modula. Da biste promijenili status pojedinačnog modula,

na glavnom izborniku kliknite Podešavanje pa željeni modul.

10

3.1.2 Što činiti ako program ne radi ispravno

Ako program ESET Smart Security otkrije problem u nekom od

zaštitnih modula, prijavljuje ga u prozoru Status zaštite. Tu se

predlaže i moguće rješenje problema.

Ako problem nije moguće riješiti pomoću prikazanog popisa poznatih

problema i rješenja, kliknite Pomoć i podrška da biste pristupili

datotekama pomoći ili pretraživali bazu znanja. Ako rješenje i dalje

nije moguće pronaći, korisničkoj službi tvrtke ESET pošaljite zahtjev

za podrškom. Na temelju povratnih informacija naši stručnjaci mogu

brzo odgovoriti na vaša pitanja i dati vam učinkovite savjete.

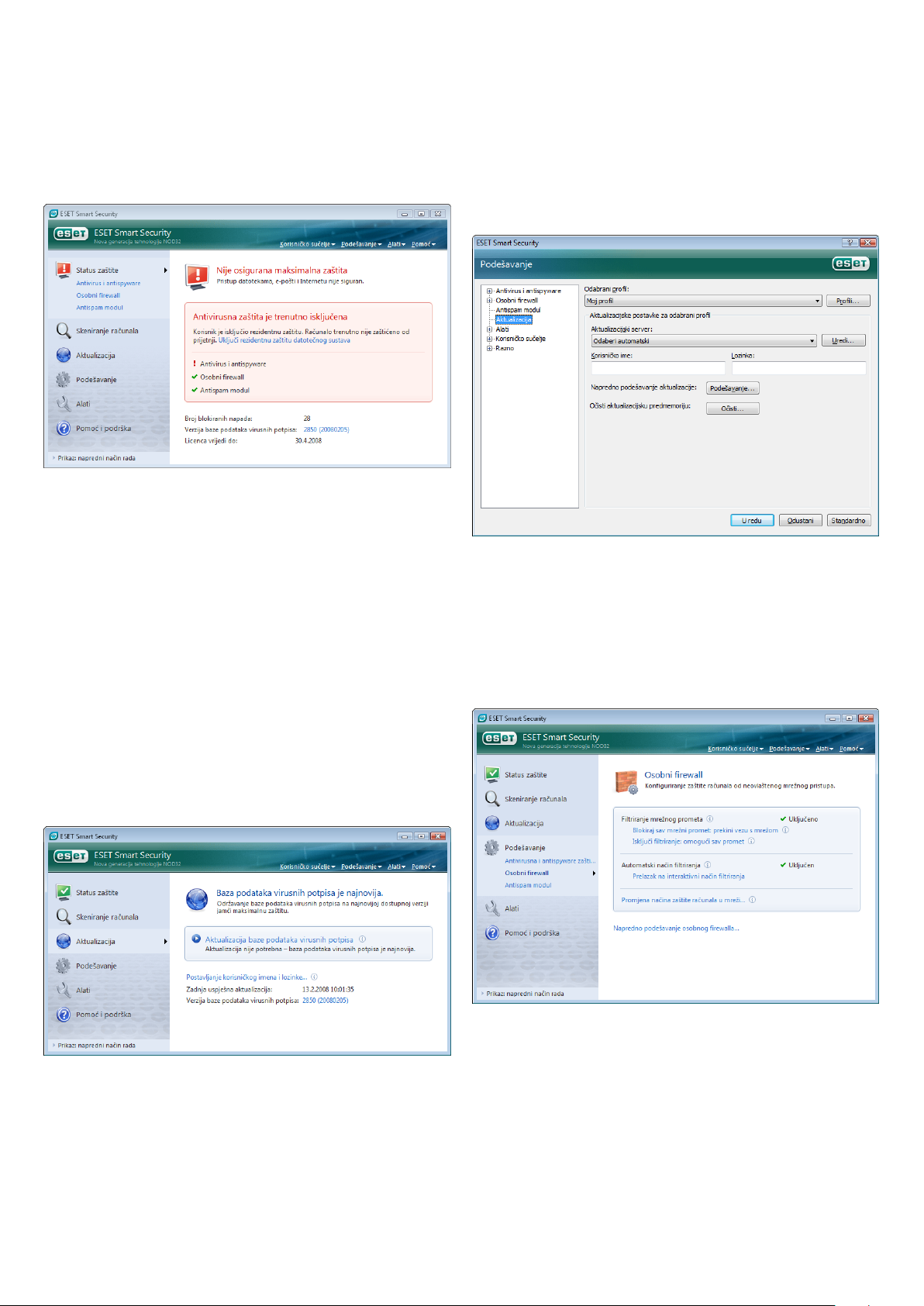

3.2 Podešavanje aktualizacije

Aktualizacije baze podataka virusnih potpisa i programskih komponenti

imaju važnu ulogu u pružanju potpune zaštite od zlonamjernog koda.

Obratite posebnu pozornost na njihovu konfiguraciju i rad. Na glavnom

izborniku odaberite Aktualizacija, a zatim u glavnom programskom

prozoru kliknite Aktualizacija baze podataka virusnih potpisa da

biste odmah provjerili raspoloživost novije aktualizacije baze podataka.

Postavljanje korisničkog imena i lozinke... aktivira prikaz dijaloškog

okvira za postavljanje korisničkog imena i lozinke dobivenih u trenutku

kupnje.

Prozor Napredno podešavanje (kojemu se pristupa pritiskom

na tipku F5) sadrži druge detaljne mogućnosti aktualizacije.

Aktualizacijski server: padajući izbornik trebalo bi postaviti na

Odaberi automatski. Da biste konfigurirali mogućnosti aktualizacije,

kao što su način aktualizacije, pristup proxy serveru, pristup

aktualizacijama na lokalnom serveru i stvaranje kopija (u izdanju

ESET Smart Security Business Edition), kliknite gumb Podešavanje...

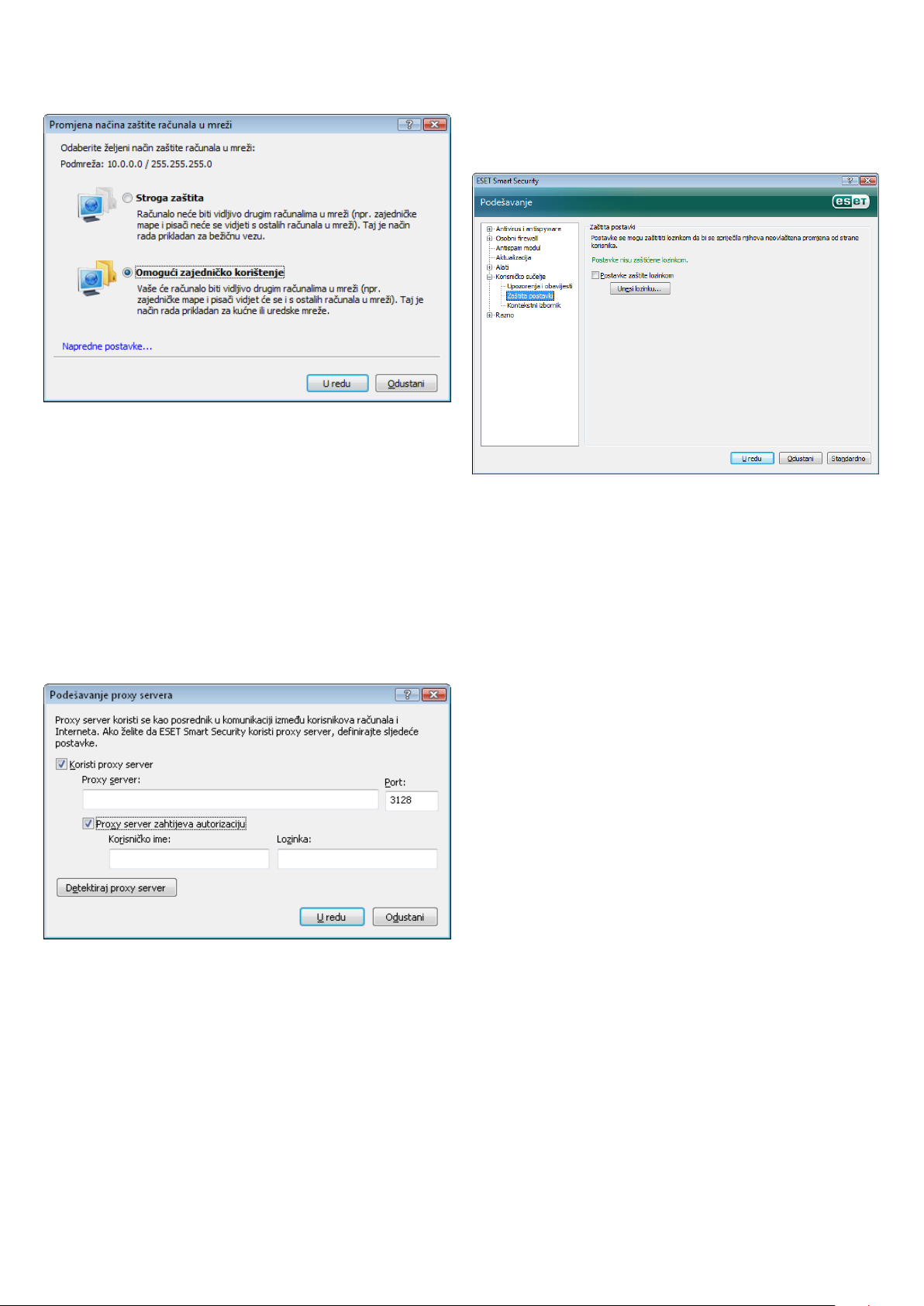

3.3 Podešavanje pouzdane zone

Konfiguracija pouzdane zone važan je korak u zaštiti računala

u mrežnom okruženju. Konfiguriranjem pouzdane zone radi

omogućivanja zajedničkog korištenja, drugim korisnicima možete

omogućiti pristup svom računalu. Kliknite Podešavanje > Osobni

firewall > Promjena načina zaštite računala u mreži... Prikazat će

se prozor koji će vam omogućiti konfiguriranje postavki načina rada za

zaštitu računala u stvarnoj mreži ili zoni.

Ako su korisničko ime i lozinka uneseni tijekom instalacije programa

ESET Smart Security, u tom koraku nećete dobiti upit o njima.

Pouzdana zona otkriva se nakon instalacije programa ESET Smart

Security i svaki put kada se računalo poveže s novom mrežom. Stoga

u većini slučajeva nije potrebno definirati pouzdanu zonu. Prema

standardnim postavkama nakon otkrivanja nove zone prikazuje se

dijaloški prozor koji vam omogućuje postavljanje razine zaštite za tu

zonu.

11

Upozorenje! Nepravilna konfiguracija pouzdane zone može

predstavljati sigurnosni rizik za računalo.

NAPOMENA: po standardnim je postavkama radnim stanicama

iz pouzdane zone omogućen pristup zajedničkim datotekama

i pisačima, dolazna je RPC komunikacija omogućena, a moguće

je i zajedničko korištenje udaljene radne površine.

3.4 Podešavanje proxy servera

Unesite lozinku, potvrdite je ponovnim upisivanjem te kliknite U redu.

Ta će vam lozinka biti potrebna za buduće izmjene postavki programa

ESET Smart Security.

Ako u sustavu koji koristi ESET Smart Security za posredovanje veze

s internetom koristite proxy server, potrebno ga je navesti u naprednom

podešavanju (F5). Da biste pristupili prozoru za konfiguraciju Proxy

server, iz stabla naprednih postavki kliknite Razno > Proxy server.

Potvrdite okvir Koristi proxy server te unesite IP adresu i port proxy

servera zajedno s podacima za autorizaciju.

Ako te informacije nisu dostupne, možete inicirati pokušaj

automatskog otkrivanja postavki proxy servera za ESET Smart

Security klikom na gumb Detektiraj proxy server.

NAPOMENA: mogućnosti proxy servera za različite aktualizacijske

profile mogu se razlikovati. U tom slučaju konfigurirajte proxy server

u naprednom podešavanju aktualizacije.

3.5 Zaštita postavki

Postavke programa ESET Smart Security mogu biti vrlo važne iz

perspektive sigurnosnih pravila vaše tvrtke. Neovlaštene izmjene

mogu potencijalno ugroziti stabilnost i zaštitu vašeg sustava. Da

biste lozinkom zaštitili parametre podešavanja, počnite na glavnom

izborniku i kliknite Podešavanje > Ulaz u stablo naprednih

postavki... > Korisničko sučelje > Zaštita postavki, a zatim kliknite

gumb Unesi lozinku....

12

4. Rad s programom ESET Smart Security

4.1 Antivirusna i antispyware zaštita

Antivirusna i antispyware zaštita štiti sustav od zlonamjernih napada

nadziranjem datoteka, e-pošte i internetske komunikacije. Ako se

otkrije prijetnja sa zlonamjernim kodom, modul za antivirusnu

i antispyware zaštitu može je eliminirati najprije blokiranjem, a zatim

čišćenjem, brisanjem ili njezinim premještanjem u karantenu.

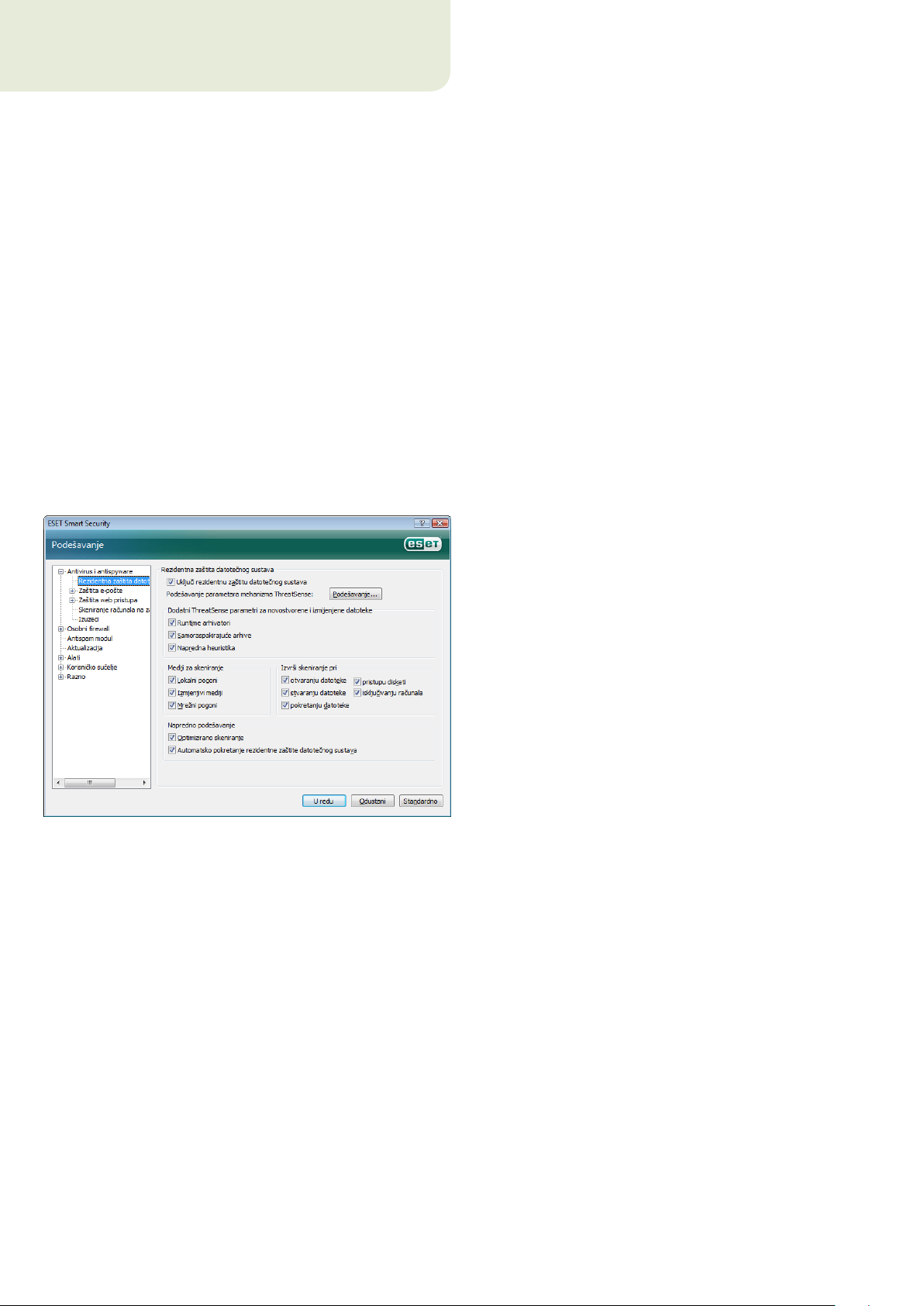

4.1.1 Rezidentna zaštita datotečnog sustava

Mogućnost izvršavanja skeniranja pri pristupu disketi omogućuje

provjeru boot sektora diskete prilikom pristupanja tom pogonu.

Mogućnost izvršavanja skeniranja pri isključivanju računala

omogućuje provjeru boot sektora tvrdog diska prilikom isključivanja

računala. Premda su virusi boot sektora danas rijetki, preporučuje se

da obje mogućnosti ostavite uključenima jer još uvijek postoji

mogućnost zaraze virusima boot sektora iz izmjenjivih izvora.

4.1.1.1.3 Dodatni ThreatSense parametri za novostvorene datoteke

Rezidentna zaštita datotečnog sustava u sustavu nadzire sve

događaje povezane s antivirusnom zaštitom. U svim se datotekama

skeniranjem provjerava postojanje zlonamjernog koda u trenutku

njihova otvaranja, stvaranja ili pokretanja na računalu. Rezidentna

zaštita datotečnog sustava pokreće se prilikom pokretanja računala.

4.1.1.1 Podešavanje nadzora

Rezidentna zaštita datotečnog sustava provjerava sve vrste medija,

a nadzor se aktivira raznim događajima. Nadzor koristi metode

otkrivanja tehnologije ThreatSense (kao što je opisano u odjeljku

Podešavanje parametara sustava ThreatSense). Funkcioniranje

nadzora može se razlikovati za novostvorene i postojeće datoteke.

Na novostvorene je datoteke moguće primijeniti dublju razinu nadzora.

Vjerojatnost zaraze novostvorenih datoteka razmjerno je veća no

vjerojatnost zaraze postojećih. Program zato provjerava te datoteke

prema dodatnim parametrima skeniranja. Osim uobičajenih metoda

skeniranja na temelju potpisa koristi se i napredna heuristika koja

uvelike povećava učinkovitost otkrivanja. Uz novostvorene skeniraju

se i samoraspakirajuće datoteke (SFX) te runtime arhivatori (interno

komprimirane izvršne datoteke).

4.1.1.1.4 Napredno podešavanje

Da bi se tijekom rezidentne zaštite stvorilo što manje otisaka

sustava, već skenirane datoteke ne skeniraju se ponovo (osim ako

u međuvremenu nisu izmijenjene). Datoteke se ponovo skeniraju

odmah nakon svake aktualizacije baze podataka virusnih potpisa.

Takvo se ponašanje konfigurira putem mogućnosti Optimiziranog

skeniranja. Ako isključite tu značajku, sve se datoteke skeniraju

prilikom svakog pristupa.

Rezidentna zaštita prema standardnim se postavkama pokreće

prilikom pokretanja operacijskog sustava, čime se postiže kontinuitet

skeniranja. U posebnim se slučajevima (kada, primjerice, postoji

sukob s nekim drugim rezidentnim skenerom) rezidentna zaštita

može prekinuti isključivanjem mogućnosti Automatsko pokretanje

rezidentne zaštite datotečnog sustava.

4.1.1.2 Razine čišćenja

Rezidentna zaštita ima tri razine čišćenja (da biste pristupili, kliknite

gumb Podešavanje... u odjeljku Rezidentna zaštita datotečnog

sustava, a zatim kliknite ogranak Čišćenje).

4.1.1.1.1 Mediji za skeniranje

Sve se vrste medija, prema standardnim postavkama, nadziru radi

mogućih prijetnji.

Lokalni pogoni – nadzor svih tvrdih diskova sustava

Izmjenjivi mediji – diskete, USB uređaji za pohranu itd.

Mrežni pogoni – skeniranje svih prijavljenih mrežnih pogona

Standardne postavke zadržite, a njihova promjena preporučuje se

samo u iznimnim slučajevima, na primjer ako skeniranje određenog

medija znatno usporava prijenos podataka.

4.1.1.1.2 Skeniranje pokretano događajem

Prema standardnim se postavkama sve datoteke skeniraju prilikom

otvaranja, stvaranja ili pokretanja. Preporučujemo da zadržite

standardne postavke jer osiguravaju maksimalnu razinu rezidentne

zaštite računala.

Prva razina prikazuje prozor s upozorenjem i dostupnim ▪

mogućnostima za svaku pronađenu infiltraciju. Za svaku

pojedinačnu infiltraciju korisnik mora odabrati akciju. Ta je razina

namijenjena naprednijim korisnicima koji znaju koje korake treba

poduzeti u slučaju infiltracije.

Standardna razina automatski odabire i provodi unaprijed ▪

definiranu akciju (ovisno o vrsti infiltracije). Otkrivanje i brisanje

zaražene datoteke popraćeno je informativnom porukom smještenom

u donjem desnom kutu zaslona. No ako se infiltracija nalazi unutar

arhive koja sadrži i čiste datoteke ili se radi o objektima za koje akcija

nije unaprijed definirana, nikakva se automatska akcija ne

izvršava.

Treća je razina najagresivnija: čiste se svi zaraženi objekti. ▪

Budući da na toj razini može doći do gubitka valjanih datoteka,

preporučujemo da se ona koristi samo u iznimnim slučajevima.

13

4.1.1.3 Kada treba izmijeniti konfiguraciju rezidentne zaštite

Rezidentna zaštita datotečnog sustava najvažnija je komponenta

održavanja sigurnosnog sustava. Stoga oprezno mijenjajte njezine

parametre. Preporučujemo vam da te parametre mijenjate samo

u specifičnim slučajevima. Kada, na primjer, postoji sukob s određenom

aplikacijom ili rezidentnim skenerom nekog drugog antivirusnog

programa.

Nakon instalacije programa ESET Smart Security sve su postavke

optimizirane tako da se korisnicima pruži maksimalna razina zaštite

sustava. Da biste vratili standardne postavke, kliknite gumb

Standardno u donjem desnom dijelu prozora Rezidentna zaštita

datotečnog sustava (Napredno podešavanje > Antivirusna

i antispyware zaštita > Rezidentna zaštita datotečnog sustava).

4.1.1.4 Provjera rezidentne zaštite

Da biste provjerili funkcioniranje rezidentne zaštite i njeno otkrivanje

virusa, upotrijebite probnu datoteku s web stranica eicar.com. To je

posebna bezopasna datoteka koju mogu otkriti svi antivirusni programi.

Datoteku je stvorila tvrtka EICAR (European Institute for Computer

Antivirus Research – Europski institut za istraživanje zaštite od

računalnih virusa). Datoteku eicar.com možete preuzeti s adrese

http://www.eicar.org/download/eicar.com

NAPOMENA: prije provjere rezidentne zaštite potrebno je isključiti

firewall. Ako je firewall uključen, otkrit će prijetnju i spriječiti

preuzimanje probnih datoteka.

4.1.1.5 Što ako rezidentna zaštita ne funkcionira

U sljedećem se poglavlju opisuju problemi do kojih može doći prilikom

korištenja rezidentne zaštite te načini njihova rješavanja.

Rezidentna zaštita je isključena

Ako korisnik nehotice isključi rezidentnu zaštitu, treba je ponovo

uključiti. Da biste ponovo uključili rezidentnu zaštitu, idite

u Podešavanje > Antivirusna i antispyware zaštita, a zatim kliknite

Uključi u odjeljku Rezidentna zaštita datotečnog sustava glavnog

programskog prozora.

Ako se rezidentna zaštita ne pokrene prilikom pokretanja sustava,

vjerojatno je isključena mogućnost Automatsko pokretanje rezidentne

zaštite datotečnog sustava. Da biste uključili tu mogućnost, idite na

Napredno podešavanje (F5) i kliknite mogućnost Rezidentna zaštita

datotečnog sustava u stablu naprednih postavki. U odjeljku Napredno

podešavanje pri dnu prozora potvrđen je okvir Automatsko

pokretanje rezidentne zaštite datotečnog sustava.

Ako rezidentna zaštita ne otkriva niti čisti infiltracije

Provjerite nije li na računalu instaliran još neki antivirusni program.

Ako su istovremeno uključena dva procesa rezidentne zaštite, može

doći do njihova sukoba. Ako su na računalu instalirani još neki

antivirusni programi, preporučujemo da ih deinstalirate.

Rezidentna zaštita se ne pokreće

Ako se rezidentna zaštita ne pokrene prilikom pokretanja sustava

(a uključena je mogućnost Automatsko pokretanje rezidentne

zaštite datotečnog sustava), možda je došlo do sukoba s nekim

drugim programima. U tom se slučaju obratite stručnjacima

korisničke službe tvrtke ESET.

4.1.2 Zaštita e-pošte

Zaštita e-pošte omogućuje nadzor komunikacije e-poštom koja se

prima putem protokola POP3. Uz dodatni program za Microsoft

Outlook ESET Smart Security omogućuje nadzor sve komunikacije

iz klijenta e-pošte (POP3, MAPI, IMAP i HTTP). Prilikom skeniranja

dolaznih poruka program koristi sve napredne metode skeniranja

kojima raspolaže sustav za skeniranje ThreatSense. To znači da se

otkrivanje zlonamjernih programa odvija i prije usporedbe s bazom

podataka virusnih potpisa. Skeniranje komunikacija POP3 protokolom

ne ovisi o korištenom klijentu e-pošte.

4.1.2.1 Provjera protokola POP3

Protokol POP3 najčešće je korišteni protokol putem kojeg klijentske

aplikacije primaju komunikaciju e-poštom. ESET Smart Security

omogućuje zaštitu tog protokola bez obzira na korišteni klijent

e-pošte.

Modul koji omogućuje tu kontrolu automatski se pokreće prilikom

pokretanja operacijskog sustava i ostaje aktivan u memoriji. Provjerite

je li modul uključen da bi ispravno funkcionirao – provjera protokola

POP3 vrši se automatski, bez potrebe za ponovnom konfiguracijom

klijenta e-pošte. Prema standardnim se postavkama skenira sva

komunikacija na portu 110, ali se prema potrebi mogu dodati i drugi

komunikacijski portovi. Brojeve portova potrebno je razgraničiti

zarezima.

14

Šifrirana se komunikacija ne nadzire.

4.1.2.1.1 Kompatibilnost

U nekim će se programima za e-poštu pojaviti problemi s filtriranjem

POP3 protokola (ako, na primjer, poruke primate putem spore

internetske veze, može doći do isteka vremena zbog provjere). U tom

slučaju pokušajte izmijeniti način provedbe nadzora. Smanjenje razine

nadzora može ubrzati postupak čišćenja. Da biste ugodili razinu kontrole

filtriranja POP3 protokola, idite u Antivirusna i antispyware zaštita >

Zaštita e-pošte > POP3 > Kompatibilnost.

4.1.2.2 Integracija s programima Microsoft Outlook, Outlook Express i Windows Mail

Integracija programa ESET Smart Security s klijentima e-pošte

povećava razinu aktivne zaštite od zlonamjernog koda u porukama

e-pošte. Ako klijent e-pošte koji koristite nije podržan, integraciju

možete uključiti u programu ESET Smart Security. Ako uključite

integraciju, alatna traka programa ESET Smart Security Antispam

umeće se izravno u klijent e-pošte, omogućujući učinkovitiju zaštitu

e-pošte. Postavke integracije dostupne su putem Podešavanje > Ulaz

u stablo naprednih postavki... > Razno > Integracija s klijentima

e-pošte. Taj vam dijaloški prozor omogućuje aktiviranje integracije

s podržanim klijentima e-pošte. Trenutno podržani klijenti e-pošte

obuhvaćaju Microsoft Outlook, Outlook Express i Windows Mail.

Zaštita e-pošte pokreće se potvrđivanjem okvira Uključi zaštitu

e-pošte u odjeljku Napredno podešavanje (F5) > Antivirusna

i antispyware zaštita > Zaštita e-pošte.

Ako je omogućena Maksimalna učinkovitost infiltracije se uklanjaju

iz zaraženih poruka, a podaci o infiltraciji umeću se ispred izvornog

naslova e-pošte (mogućnosti Izbriši ili Očisti moraju biti aktivirane ili

razine potpunog ili standardnog čišćenja moraju biti omogućene).

Srednja kompatibilnost mijenja način primanja poruka. Poruke se

postupno šalju klijentu e-pošte, a nakon prijenosa zadnjeg dijela

poruke skeniranjem se provjerava postojanje infiltracija. No s tom

se razinom nadzora povećava i rizik od zaraze. Razina čišćenja

i postupanje s obavijestima (porukama upozorenja koje se dodaju

u naslov i tijelo poruka e-pošte) iste su kao u postavci maksimalne

učinkovitosti.

Na razini maksimalne kompatibilnosti korisnika opominje prozor

s upozorenjem koji izvješćuje o primitku zaražene poruke. Ni u naslov

ni u tijelo isporučenih poruka ne dodaju se informacije o zaraženim

datotekama niti se infiltracije automatski uklanjaju. Korisnik mora

izbrisati infiltracije u klijentu e-pošte.

4.1.2.2.1 Dodavanje obavijesti u tijelo poruke

Svaka poruka e-pošte koju provjeri program ESET Smart Security

može se označiti dodavanjem obavijesti u naslov ili tijelo poruke. Ta

značajka povećava razinu vjerodostojnosti za osobu kojoj se poruka

šalje, a ako se otkrije infiltracija, daje važne informacije o razini

prijetnje pošiljatelja ili poruke e-pošte.

Mogućnosti te funkcije dostupne su putem Napredno podešavanje >

Antivirusna i antispyware zaštita > Zaštita e-pošte. Program može

dodati obavijesti primljenim i pročitanim porukama e-pošte, kao

i dodati tekst uz poslane poruke e-pošte. Korisnici mogu odlučiti

žele li obavijesti dodavati svim porukama, samo zaraženim porukama

ili nijednoj poruci e-pošte. ESET Smart Security korisnicima omogućuje

i dodavanje poruka u izvorni naslov zaraženih poruka. Da biste

omogućili dodavanje u naslov, odaberite mogućnosti Dodaj napomenu

u naslov primljenih i pročitanih zaraženih poruka e-pošte i Dodaj

napomenu u naslov poslanih zaraženih poruka e-pošte.

Sadržaj obavijesti može se mijenjati u polju predloška koji se dodaje

u naslov zaražene poruke e-pošte. Gore navedene preinake mogu

olakšati automatizaciju procesa filtriranja zaražene pošte jer

omogućuju filtriranje poruka e-pošte sa specifičnim naslovima

(ako to podržava vaš klijent e-pošte) u zasebnu mapu.

15

4.1.2.3 Uklanjanje infiltracija

4.1.3.1.1 Blokirane / izuzete adrese

Ako primite zaraženu poruku e-pošte, prikazat će se prozor s upozorenjem.

Prozor s upozorenjem prikazuje ime pošiljatelja, adresu e-pošte i naziv

infiltracije. U donjem dijelu prozora ponuđene su mogućnosti za otkriveni

objekt Očisti, Izbriši ili Ostavi. U gotovo svim slučajevima preporučujemo

odabir mogućnosti Očisti ili Izbriši. Ako, u posebnim slučajevima,

želite primiti zaraženu datoteku, odaberite Ostavi. Ako je uključeno

Potpuno čišćenje, prikazuje se prozor s informacijama bez

raspoloživih mogućnosti za zaražene objekte.

4.1.3 Zaštita web pristupa

Povezanost s internetom standardna je značajka osobnog računala.

Ona je, nažalost, postala glavni medij prijenosa zlonamjernog koda.

Stoga je važno pažljivo razmotriti zaštitu web pristupa. Korisnicima

se savjetuje da svakako uključe zaštitu web pristupa. Ona se nalazi

u Napredno podešavanje (F5) > Antivirusna i antispyware zaštita >

Zaštita web pristupa.

Podešavanje provjere HTTP-a omogućuje vam stvaranje vlastitih

popisa blokiranih i izuzetih URL adresa (Uniform Resource Locator,

jedinstvena adresa izvora).

Oba dijaloška okvira sadrže gumbe Dodaj, Uredi, Ukloni i Izvezi, koji

vam omogućuju jednostavno upravljanje popisima navedenih adresa

i njihovo održavanje. Ako je adresa koju korisnik zatraži na popisu

blokiranih, pristup adresi neće biti moguć. S druge se pak strane

pristup adresama na popisu izuzetih obavlja bez provjere postojanja

zlonamjernog koda. Na oba se popisa mogu koristiti posebni simboli *

i ? (upitnik). Zvjezdica zamjenjuje bilo koji niz znakova, a upitnik bilo

koji pojedini znak. Osobitu pozornost treba obratiti prilikom određivanja

izuzetih adresa jer bi popis trebao sadržavati samo pouzdane i sigurne

adrese. Treba obratiti pozornost i na to da se simboli * i ? pravilno

koriste na popisu.

4.1.3.1 HTTP

Osnovna funkcija zaštite web pristupa jest nadziranje komunikacije web

preglednika s udaljenim serverima koja odgovara pravilima HTTP protokola

(Hypertext Transfer Protocol, protokol prijenosa hiperteksta). ESET Smart

Security prema standardnim je postavkama konfiguriran za korištenje

HTTP standarda većine web preglednika. No mogućnosti podešavanja

provjere HTTP-a mogu se djelomično izmijeniti u odjeljku Zaštita web

pristupa > HTTP. U prozoru za podešavanje HTTP protokola možete

uključiti ili isključiti provjeru HTTP-a putem mogućnosti Uključi provjeru

HTTP-a. Možete definirati i brojeve portova koje sustav koristi za HTTP

komunikaciju. Standardni su brojevi portova 80, 8080 i 3128. Sav se promet

HTTP-om može automatski otkrivati i skenirati dodavanjem dodatnih

brojeva portova razgraničenih zarezima.

4.1.3.1.2 Web preglednici

ESET Smart Security raspolaže značajkom Web preglednici koja

korisniku omogućuje da definira je li neka aplikacija preglednik. Ako

korisnik neku aplikaciju označi kao preglednik, sva se komunikacija

iz te aplikacije nadzire bez obzira na brojeve portova koji sudjeluju

u komunikaciji.

Ta značajka upotpunjuje značajku provjere HTTP-a jer se provjera

HTTP-a provodi samo na unaprijed definiranim portovima. No mnogi

internetski servisi koriste nepoznate brojeve portova ili ih dinamički

mijenjaju. Da bi obuhvatila i takvu mogućnost, značajka za web

preglednike može uspostaviti nadzor komunikacije portovima bez

obzira na parametre povezivanja.

16

Popisu aplikacija označenih kao preglednici možete pristupiti izravno

iz podizbornika Web preglednici ogranka HTTP. Taj odjeljak sadrži

i podizbornik Aktivni način rada u kojem se definira način provjere

za web preglednike. Aktivni način rada koristan je jer pregledava

prenesene podatke kao cjelinu. Ako je isključen, komunikacija aplikacija

prati se postupno, u paketima. To smanjuje učinkovitost procesa

provjere valjanosti podataka, ali omogućuje veću kompatibilnost

aplikacija na popisu. Ako prilikom korištenja aktivnog načina provjere

ne primijetite nikakve probleme, preporučujemo da ga uključite

potvrđivanjem okvira uz željenu aplikaciju.

4.1.4.1.1 Standardno skeniranje

Standardno skeniranje praktična je metoda koja omogućuje brzo

pokretanje skeniranja računala i čišćenje zaraženih datoteka bez potrebe

za korisničkom intervencijom. Glavna mu je prednost jednostavna

upotreba bez detaljnog konfiguriranja skeniranja. Standardno skeniranje

provjerava sve datoteke na lokalnim pogonima te automatski čisti ili

briše otkrivene infiltracije. Razina čišćenja automatski se postavlja na

standardnu vrijednost. Dodatne informacije o vrstama čišćenja potražite

u odjeljku Čišćenje (pogledajte 18. stranicu).

Profil standardnog skeniranja namijenjen je korisnicima koji žele brzo

i jednostavno skenirati svoja računala. On nudi učinkovito rješenje za

skeniranje i čišćenje bez potrebe za opširnim postupkom konfiguriranja.

4.1.4.1.2 Prilagođeno skeniranje

Prilagođeno skeniranje optimalno je rješenje ako želite zadati

parametre kao što su ciljevi i metode skeniranja. Prednost prilagođenog

skeniranja jest mogućnost detaljnog konfiguriranja parametara.

Konfiguracije je moguće spremiti u korisnički definirane profile skeniranja,

koji su korisni ako se skeniranja redovito vrše prema istim parametrima.

Ciljeve skeniranja možete odabrati s padajućeg izbornika Ciljevi

skeniranja ili sa stablaste strukture koja sadrži sve uređaje dostupne

na računalu. Osim toga, možete odabrati jednu od tri razine čišćenja

ako kliknete Podešavanje... > Čišćenje. Ako samo želite skenirati

sustav bez ikakvih dodatnih akcija, potvrdite okvir s mogućnošću

Skeniraj bez čišćenja.

4.1.4 Skeniranje računala

Ako vam se čini da je računalo zaraženo (ne funkcionira normalno),

pokrenite skeniranje računala na zahtjev da biste provjerili postoje li

na računalu infiltracije. Sa sigurnosne točke gledišta ključno je da se

računalo ne skenira samo kada posumnjate na zarazu, već redovito

kao dio rutinskih mjera zaštite. Redovita skeniranja omogućuju

otkrivanje infiltracija koje nisu otkrivene rezidentnim skeniranjem

u trenutku njihova spremanja na disk. To se može dogoditi ako je

u trenutku zaraze rezidentni skener bio isključen ili je baza podataka

virusnih potpisa bila zastarjela.

Preporučujemo da skeniranje računala na zahtjev pokrenete barem

jednom ili dvaput mjesečno. Skeniranje se može konfigurirati kao

zakazani zadatak u odjeljku Alati > Planer.

4.1.4.1 Vrsta skeniranja

Dostupne su dvije vrste. Standardno skeniranje brzo skenira sustav

bez potrebe za detaljnom konfiguracijom parametara skeniranja.

Prilagođeno skeniranje… korisniku omogućuje odabir bilo kojeg od

unaprijed definiranih profila skeniranja te odabir objekata skeniranja

sa stablaste strukture.

Prilagođeno skeniranje računala prikladno je za napredne korisnike

s iskustvom u korištenju antivirusnih programa.

4.1.4.2 Ciljevi skeniranja

Padajući izbornik Ciljevi skeniranja omogućuje odabir datoteka, mapa

i uređaja (diskova) u kojima skeniranjem treba provjeriti postojanje

virusa.

U mogućnosti odabira ciljeva brzog skeniranja možete odabrati

sljedeće ciljeve:

Lokalni pogoni – nadzor svih tvrdih diskova sustava

Izmjenjivi mediji – diskete, USB uređaji za pohranu, CD-ovi, DVD-ovi

Mrežni pogoni – svi prijavljeni mrežni pogoni

17

Cilj skeniranja može se preciznije definirati unosom puta do mape ili

datoteka koje želite obuhvatiti skeniranjem. Odaberite ciljeve sa

stablaste strukture koja sadrži sve uređaje dostupne na računalu.

zaštita web pristupa ▪

skeniranje računala na zahtjev ▪

4.1.4.3 Profili skeniranja

Preferirane parametre za skeniranje računala možete spremiti

u profile. Prednost stvaranja profila skeniranja jest to što se oni mogu

redovito koristiti za buduća skeniranja. Preporučujemo da stvorite sve

profile (s različitim ciljevima i metodama skeniranja te ostalim

parametrima) koje korisnik redovito koristi.

Da biste stvorili novi profil koji ćete ponovo koristiti u budućim

skeniranjima, idite na Napredno podešavanje (F5) > Skeniranje

računala na zahtjev. Kliknite gumb Profili... na desnoj strani da biste

otvorili popis postojećih i mogućnost stvaranja novog profila

skeniranja. Sljedeće podešavanje parametara sustava ThreatSense

opisuje svaki parametar podešavanja skeniranja. Ono olakšava

stvaranje profila skeniranja koji odgovara vašim potrebama.

Primjer:

pretpostavimo da želite stvoriti vlastiti profil skeniranja i djelomično

vam odgovara konfiguracija dodijeljena profilu Inteligentno

skeniranje. No ne želite skenirati runtime arhivatore ni potencijalno

nesigurne aplikacije te želite primijeniti potpuno čišćenje. U prozoru

Profili konfiguracije kliknite gumb Dodaj... Unesite naziv svog novog

profila u polje Naziv profila, a zatim odaberite Inteligentno

skeniranje s padajućeg izbornika Kopiraj postavke iz profila:. Potom

preostale parametre prilagodite svojim potrebama.

Parametri sustava ThreatSense optimizirani su za svaki modul,

a njihova izmjena može znatno utjecati na rad cjelokupnog sustava.

Podešavanje parametara stalnog skeniranja runtime arhivatora ili

omogućivanje napredne heuristike u modulu za rezidentnu zaštitu

datotečnog sustava, na primjer, može dovesti do usporavanja sustava

(obično se tim metodama skeniraju samo novostvorene datoteke).

Stoga vam preporučujemo da osim skeniranja računala ni za koji

modul ne mijenjate standardne parametre mehanizma ThreatSense.

4.1.5.1 Podešavanje objekata

Odjeljak Objekti omogućuje definiranje računalnih komponenti

i datoteka u kojima će se skeniranjem provjeriti postojanje infiltracija.

4.1.5 Podešavanje parametara sustava ThreatSense

ThreatSense je naziv tehnologije koja se sastoji od složenih metoda

otkrivanja prijetnji. Ta je tehnologija proaktivna, što znači da pruža

zaštitu u ranoj fazi širenja nove prijetnje. Koristi nekoliko metoda

(analiza koda, emulacija koda, generički potpisi, virusnih potpisi)

koje u kombinaciji uvelike poboljšavaju sigurnost sustava. Funkcija

skeniranja može kontrolirati nekoliko podatkovnih tokova istodobno,

što maksimizira učinkovitost i stopu otkrivanja. Tehnologija

ThreatSense uspješno eliminira i rootkite.

Mogućnosti podešavanja tehnologije ThreatSense korisniku

omogućuju određivanje nekoliko parametara skeniranja:

vrste datoteka i datotečnih ekstenzija koje treba skenirati ▪

kombinacije različitih metoda pregleda ▪

razina čišćenja itd. ▪

Da biste otvorili prozor za podešavanje, u prozoru za podešavanje

nekog modula koji koristi tehnologiju ThreatSense (pogledajte dolje)

kliknite gumb Podešavanje… Za različite scenarije sigurnosti mogle bi

biti potrebne različite konfiguracije. ThreatSense je moguće

pojedinačno konfigurirati za sljedeće zaštitne module:

rezidentna zaštita datotečnog sustava ▪

provjera pokretačke datoteke sustava ▪

zaštita e-pošte ▪

Radna memorija – skeniranje radi otkrivanja prijetnji koje napadaju

radnu memoriju sustava.

Boot sektori – skeniranje radi otkrivanja virusa u glavnom zapisu za

učitavanje u boot sektorima.

Datoteke – skeniranje svih uobičajenih vrsta datoteka (programa,

slika, audio- i videozapisa, datoteka baza podataka itd.).

Datoteke e-pošte – skeniranje posebnih datoteka koje sadrže poruke

e-pošte.

Arhive – skeniranje datoteka komprimiranih u arhivama (.rar, .zip, .arj,

.tar itd.). Samoraspakirajuće arhive – skeniranje datoteka koje se

nalaze u samoraspakiravajućim arhivama, ali se najčešće pojavljuju

s ekstenzijom .exe

Runtime arhivatori – uz standardne statičke arhivatore (UPX, yoda,

ASPack, FGS itd.), runtime arhivatori za razliku od standardnih vrsta

arhiva dekomprimiraju se u memoriji.

4.1.5.2 Mogućnosti

U odjeljku Mogućnosti korisnik može odabrati metode koje će se

koristiti za skeniranje radi provjere postojanja infiltracija u sustavu.

Na raspolaganju su sljedeće mogućnosti:

Potpisi – pomoću virusnih potpisa moguće je precizno i pouzdano

otkrivanje i identifikacija infiltracija prema nazivu.

Heuristika – to je algoritam koji analizira (zlonamjernu) aktivnost

programa. Glavna mu je prednost mogućnost otkrivanja novog

zlonamjernog softvera koji dosad nije postojao ili se ne nalazi na

popisu poznatih virusa (u bazi podataka virusnih potpisa).

18

Napredna heuristika – sastoji od jedinstvenog heurističkog algoritma

razvijenog u tvrtki ESET, koji je optimiziran za prepoznavanje računalnih

crva i trojanskih konja, a napisan je u programskim jezicima visoke

razine. Zahvaljujući naprednoj heuristici program se odlikuje znatno

većom učinkovitošću otkrivanja.

Adware/Spyware/Riskware – ta kategorija obuhvaća softver koji

prikuplja različite podatke o korisnicima bez njihova informiranog

pristanka. Kategorija obuhvaća i softver koji prikazuje oglasni

materijal.

Potencijalno nesigurne aplikacije – ta se kategorija koristi za

komercijalan, legitiman softver. Ona obuhvaća programe kao što su

alati za daljinski pristup pa je zato ta mogućnost prema standardnim

postavkama isključena.

Potencijalno nepoželjne aplikacije – nisu nužno zlonamjerne, ali

mogu negativno utjecati na performanse računala. Za instalaciju

takvih aplikacija obično je potreban pristanak. Ako postoje na

računalu, sustav se ponaša drukčije (u usporedbi sa stanjem prije

njihove instalacije). Najznačajnije promjene obuhvaćaju nepoželjne

skočne prozore, aktivaciju i pokretanje skrivenih procesa, povećanu

upotrebu sistemskih resursa, promjene rezultata pretraživanja te

komunikaciju aplikacija s udaljenim serverima.

Standardna razina

Program će pokušati automatski očistiti ili izbrisati zaraženu

datoteku. Ako automatski odabir odgovarajuće akcije nije moguć,

program će ponuditi korisniku nekoliko mogućih koraka. Ponuda

mogućih akcija prikazuje se i ako dovršenje unaprijed definirane akcije

nije uspjelo.

Potpuno čišćenje

Program će očistiti ili izbrisati sve zaražene datoteke (uključujući

arhive). Jedina su iznimka sistemske datoteke. Ako ih nije moguće

izbrisati, u prozoru s upozorenjem korisniku se nudi akcija koju može

poduzeti.

Upozorenje:

u standardnom načinu rada čitava se arhivska datoteka briše samo

ako su sve datoteke u arhivi zaražene. Ako arhiva sadrži i legitimne

datoteke, neće se izbrisati. Ako se u načinu rada s potpunim čišćenjem

otkrije zaražena arhivska datoteka, čitava se arhiva briše i ako sadrži

neke čiste datoteke.

4.1.5.4 Ekstenzije

Ekstenzija je dio naziva datoteke odvojen točkom. Ekstenzija definira

vrstu i sadržaj datoteke. Ovaj odjeljak podešavanja parametara

tehnologije ThreatSense omogućuje definiranje vrsta datoteka za

skeniranje.

4.1.5.3 Čišćenje

Postavke čišćenja određuju funkcioniranje skenera prilikom čišćenja

zaraženih datoteka. Tri su razine čišćenja:

Bez čišćenja

Zaražene se datoteke ne čiste automatski. Program će pokazati prozor

s upozorenjem i dopustiti korisniku da izabere akciju.

Prema standardnim se postavkama skeniraju sve datoteke bez obzira

na ekstenziju. Svaka se ekstenzija može dodati na popis datoteka

izuzetih iz skeniranja. Ako okvir Skeniraj sve datoteke nije potvrđen,

popis će se promijeniti i prikazati sve ekstenzije trenutačno skeniranih

datoteka. Gumbima Dodaj i Ukloni možete uključiti ili zabraniti

skeniranje željenih ekstenzija.

Da biste uključili skeniranje datoteka bez ekstenzija, potvrdite

mogućnost Skeniraj datoteke bez ekstenzija.

Izuzimanje datoteka iz skeniranja ima smisla ako skeniranje određenih

vrsta datoteka sprječava ispravno funkcioniranje programa koji koristi

te ekstenzije. Ako, primjerice, koristite MS Exchange Server, možda bi

bilo dobro da iz pregleda izuzmete ekstenzije edb, .eml i .tmp.

4.1.6 Otkrivena je infiltracija

Infiltracije mogu doći do sustava iz raznih izvora: s web stranica, iz

zajednički korištenih mapa, putem e-pošte ili s izmjenjivih računalnih

uređaja (USB-ova, vanjskih diskova, CD-ova, DVD-ova, disketa itd.).

19

Ako računalo pokazuje znakove zaraze zlonamjernim kodom (npr.

sporije radi, često se »zamrzava« itd.), preporučujemo sljedeće:

Otvorite ESET Smart Security, a zatim kliknite ▪ Skeniranje računala.

Kliknite ▪ Standardno skeniranje

(dodatne informacije potražite u odjeljku Standardno skeniranje).

Nakon završetka skeniranja pogledajte u dnevniku koliko je ▪

skeniranih, zaraženih i očišćenih datoteka.

Ako želite skenirati samo određeni dio diska, kliknite Prilagođeno

skeniranje, a zatim mete u kojima će se skeniranjem provjeriti

postojanje virusa.

4.2.1 Filtarski načini rada

Za osobni firewall iz programa ESET Smart Security dostupna su tri

filtarska načina rada. Ovisno o odabranom načinu rada, mijenja se

ponašanje firewalla. Filtarski načini rada utječu i na potrebnu razinu

korisničke interakcije.

Filtriranje je moguće u tri načina rada:

Automatski način filtriranja standardni je način rada. On je ▪

prikladan za korisnike koji preferiraju jednostavno i praktično

korištenje firewalla i nemaju potrebe za definiranjem pravila.

Automatski način rada omogućuje sav odlazni promet za dani

sustav i blokira sve nove veze koje se iniciraju s mrežne strane.

Kao općeniti primjer načina na koji ESET Smart Security postupa

s infiltracijama, pretpostavimo da rezidentni nadzor sustava

postavljen na standardnu razinu čišćenja otkrije infiltraciju. Pokušat

će očistiti ili izbrisati datoteku. Ako za modul rezidentne zaštite nije

unaprijed definirana akcija koju treba poduzeti, prikazat će se prozor

s upozorenjem u kojem se od korisnika traži da odabere jednu od

mogućnosti. Obično su dostupne mogućnosti Očisti, Izbriši i Izbriši.

Ne preporučuje se odabir mogućnosti Ostavi jer će tada zaražene

datoteke ostati netaknute. Iznimka su datoteke za koje ste sigurni

da su bezopasne i da su otkrivene pogreškom.

Čišćenje i brisanje

Primijenite čišćenje ako je čistu datoteku napao virus koji je pridodao

zlonamjerni kod uz očišćenu datoteku. U tom slučaju najprije pokušajte

očistiti zaraženu datoteku da biste je vratili u izvorno stanje. Ako se

datoteka sastoji isključivo od zlonamjernog koda, bit će izbrisana.

Interaktivni način rada omogućuje izgradnju prilagođene konfiguracije ▪

osobnog firewalla. Kada se otkrije neka komunikacija za koju ne postoji

pravilo, prikazuje se dijaloški prozor koji izvješćuje o nepoznatoj vezi.

U tom dijaloškom prozoru postoji mogućnost omogućivanja ili

zabrane komunikacije, a odluku o tome moguće je spremiti kao

novo pravilo za osobni firewall. Ako u tom trenutku korisnik odluči

stvoriti novo pravilo, sve buduće veze te vrste bit će, ovisno

o pravilu, omogućene ili zapriječene.

Načinom rada na temelju pravila blokiraju se sve veze koje nisu ▪

definirane posebnim pravilom koje ih omogućuje. Taj način rada

naprednim korisnicima omogućuje definiranje pravila koja

dopuštaju samo željene i sigurne veze. Osobni firewall blokira

sve veze koje nisu navedene.

Ako je zaražena datoteka »zaključana« ili je koristi neki sistemski

proces, obično se briše tek po prestanku zauzeća (najčešće nakon

restarta sustava).

Brisanje datoteka u arhivama

U standardnom načinu rada cijela se arhiva briše samo ako su sve

datoteke u toj arhivi zaražene. Drugim riječima, arhive se ne brišu ako

sadrže i bezopasne čiste datoteke. No budite oprezni prilikom

skeniranja s potpunim čišćenjem: potpuno čišćenje briše svaku arhivu

koja sadrži najmanje jednu zaraženu datoteku, bez obzira na status

ostalih datoteka u arhivi.

4.2 Osobni firewall

Osobnim firewallom kontrolira se sav dolazni i odlazni mrežni promet u

sustavu. To se postiže dopuštanjem ili zabranom pojedinačnih mrežnih

veza na temelju navedenih pravila filtriranja. On nudi zaštitu od napada

udaljenih računala i omogućuje blokiranje nekih usluga. Pruža

i antivirusnu zaštitu HTTP i POP3 protokola. Ta funkcija predstavlja

vrlo važan element sigurnosti računala.

4.2.2 Blokiranje svog prometa: prekid veze s mrežom

Jedina je mogućnost za potpuno blokiranje svog mrežnog prometa

Blokiraj sav mrežni promet: prekini vezu s mrežom. Osobni firewall

blokira svu dolaznu i odlaznu komunikaciju ne prikazujući nikakvo

upozorenje. Tu mogućnost blokiranja koristite samo ako sumnjate

na kritične sigurnosne rizike zbog kojih je potrebno prekinuti vezu

sustava i mreže.

20

4.2.3 Isključivanje filtriranja: dopuštanje svog prometa

Mogućnost isključivanja filtriranja suprotna je konfiguracija spomenutoj

mogućnosti blokiranja sve komunikacije. Ako se odabere, sve se

mogućnosti filtriranja osobnog firewalla isključuju te se dopuštaju sve

dolazne i odlazne veze. Kada je riječ o vezi, učinak je isti kao i da nema

firewalla.

4.2.4 Konfiguriranje i korištenje pravila

Ako se otkrije nova nepoznata veza, potrebno je dobro razmisliti želite

li je omogućiti ili zabraniti. Neželjene, nesigurne ili potpuno nepoznate

veze predstavljaju sigurnosni rizik za sustav. Ako se uspostavlja takva

veza, preporučujemo da osobitu pozornost posvetite udaljenoj strani

i aplikaciji koja se pokušava povezati s računalom. Mnoge infiltracije

pokušavaju dohvatiti i poslati osobne podatke ili preuzeti druge

zlonamjerne aplikacije na radne stanice u koje su provalile. Osobni

firewall korisniku omogućuje otkrivanje i prekid takvih veza.

4.2.4.1 Stvaranje novih pravila

Prilikom instalacije nove aplikacije s pristupom mreži ili izmjene

postojeće veze (udaljene strane, broja porta itd.), mora se stvoriti

novo pravilo.

Pravila predstavljaju skup uvjeta koji se koriste za smisleno testiranje

svih mrežnih veza i svih akcija dodijeljenih tim uvjetima. U osobnom

firewallu moguće je definirati akciju koju treba poduzeti ako se

uspostavi veza definirana pravilom.

Da biste pristupili podešavanju filtriranja na temelju pravila, idite na

Napredno podešavanje (F5) > Osobni firewall > Pravila i zone. Da

biste prikazali trenutnu konfiguraciju, u odjeljku Uređivač zona

i pravila kliknite Podešavanje... (ako je osobni firewall postavljen

na Automatski način filtriranja, te postavke nisu dostupne).

Da biste dodali novi način, uvjerite se da je odabrana kartica Pravila.

Zatim kliknite gumb Novo u prozoru za podešavanje Zona i pravila.

Klikom na taj gumb otvara se dijaloški prozor koji omogućuje

definiranje novog pravila. U gornjem dijelu prozora nalaze se tri

kartice:

Općenito: tu se navode naziv pravila, smjer, akcija i protokol. ▪

Smjer je dolazni, odlazni ili i dolazni i odlazni. Akcija podrazumijeva

omogućivanje ili zabranu dane veze.

Lokalno: prikazuje informacije o lokalnoj strani veze, uključujući ▪

broj lokalnog porta ili raspona portova te naziva aplikacije koja

komunicira.

Udaljeno: ta kartica sadrži informacije o udaljenom portu ▪

(rasponu portova). Korisnik na njoj može definirati i popis

udaljenih IP adresa ili zona za dano pravilo.

U prozoru Podešavanje zona i pravila prikazuje se pregled pravila ili

zona (ovisno o trenutačno odabranoj kartici). Prozor je podijeljen u

dva dijela. U gornjem se dijelu nalazi popis svih pravila u skraćenom

prikazu. U donjem se prikazuju detalji o pravilu koje je trenutno

odabrano u gornjem dijelu. Na samom se dnu nalaze gumbi Novo,

Uredi i Izbriši, koji korisniku omogućuju konfiguriranje pravila.

Veze je s obzirom na smjer komunikacije moguće podijeliti na dolazne

i odlazne. Dolazne veze inicira udaljeno računalo koje pokušava

uspostaviti vezu s lokalnim sustavom. Odlazne su veze suprotne –

lokalna strana uspostavlja vezu s udaljenim računalom.

21

Dobar je primjer dodavanja novog pravila omogućivanje pristupa

mreži putem web preglednika. U tom slučaju potrebno je učiniti

sljedeće:

4.2.6 Uspostava veze – otkrivanje

Osobni firewall otkriva sve novostvorene mrežne veze. Aktivnim

su načinom rada firewalla (automatski, interaktivan, temeljen na

pravilima) određene akcije koje se provode za novo pravilo. Kada

je aktiviran automatski način rada ili način rada koji se temelji na

pravilima, osobni firewall izvodit će akcije bez korisničke intervencije.

U interaktivnom se načinu rada prikazuje informativni prozor u kojem

se izvješćuje o otkrivanju nove mrežne veze i navode detaljne

informacije o njoj. Korisnik je može omogućiti ili zabraniti (blokirati).

Ako opetovano omogućujete istu vezu u tom dijaloškom prozoru,

preporučujemo da za nju stvorite novi pravilo. Da biste to učinili,

odaberite mogućnost Zapamti akciju (Stvori pravilo) i spremite tu

akciju kao novo pravilo osobnog firewalla. Ako firewall nakon toga

prepozna istu vezu, primijenit će postojeće pravilo.

Na kartici ▪ Općenito omogućite odlaznu komunikaciju putem TCP

i UDP protokola.

Na kartici ▪ Lokalno dodajte proces koji predstavlja pregledničku

aplikaciju (za Internet Explorer to je iexplore.exe).

Ako želite omogućiti samo standardne World Wide Web usluge, na ▪

kartici Udaljeno uključite broj porta 80.

4.2.4.2 Uređivanje pravila

Da biste izmijenili postojeće pravilo, kliknite gumb Uredi. Moguće je

izmijeniti sve spomenute parametre (opisane u poglavlju »Stvaranje

novih pravila«).

Izmjena je potrebna svaki put kada se promijeni neki od nadziranih

parametara. Posljedica toga je da pravilo ne ispunjava uvjete pa navedenu

akciju nije moguće primijeniti. Dana bi veza na koncu mogla biti

odbijena, što može dovesti do problema s radom aplikacije o kojoj je

riječ. Primjer je promjena mrežne adrese ili broja porta na udaljenoj

strani.

4.2.5 Konfiguriranje zona

Zone predstavljaju kolekciju mrežnih adresa koje tvore jednu logičnu

grupu. Svim se adresama u danoj grupi dodjeljuju ista pravila koja se

centralizirano definiraju za cijelu grupu. Primjer je takve grupe pouzdana

zona. Pouzdana zona predstavlja grupu mrežnih adresa u koje korisnik

ima potpuno povjerenje i koje osobni firewall ne blokira ni na koji

način.

Pri stvaranju novih pravila budite oprezni. Dopuštajte samo sigurne

veze. Ako se omoguće sve veze, osobni firewall ne služi svojoj svrsi.

Evo važnih parametara veza:

Udaljena strana: ▪ dopustite samo veze s pouzdanim i poznatim

adresama.

Lokalna aplikacija: ▪ ne preporučuje se omogućivanje veza za

nepoznate aplikacije i procese.

Broj porta: ▪ komunikacija putem uobičajenih portova (npr. broj

porta za web 80) obično je sigurna

Te je zone moguće konfigurirati ako na kartici Zone u prozoru

Podešavanje zona i pravila kliknete gumb Novo. U prozor koji se

otvori unesite naziv zone, njezin opis te popis mrežnih adresa.

22

Računalne infiltracije često se šire putem skrivenih i internetskih veza,

što im pomaže da zaraze udaljene sustave. Ako se pravila ispravno

konfiguriraju, osobni firewall postaje koristan alat za zaštitu od

mnogih napada zlonamjernog koda.

4.2.7 Zapisivanje u dnevnik

Osobni firewall programa ESET Smart Security sprema sve važne

događaje u dnevnik, koji je moguće pregledati izravno s glavnog

izbornika. Kliknite Alati > Dnevnici pa s padajućeg izbornika Dnevnik

odaberite mogućnost Dnevnik osobnog firewalla tvrtke ESET.

Dnevnici su neprocjenjiv alat za otkrivanje pogrešaka i provala u sustav

pa im je potrebno pokloniti odgovarajuću pozornost. Podaci koje

sadrže dnevnici osobnog firewalla tvrtke ESET jesu:

datum i vrijeme događaja, ▪

Jedan je od važnih principa u otkrivanju spam poruka značajka

prepoznavanja nepoželjnih poruka na temelju unaprijed definiranih

pouzdanih (odobrenih), odnosno spam adresa. Na popis pouzdanih

adresa automatski se dodaju sve adrese s korisnikova klijenta e-pošte,

kao i sve ostale adrese koje korisnik označi kao sigurne.

Primarna je metoda otkrivanja spam poruka skeniranje svojstava

poruke e-pošte. Primljene se poruke skeniraju prema temeljnim

kriterijima za antispam (definicijama poruka, statističkom

heuristikom, prepoznavanjem algoritama i drugim jedinstvenim

metodama), a dobivena indeksna vrijednost određuje radi li se o spam

porukama.

U filtriranju se koristi i Bayesov filtar. Označivanjem Nije spam i Spam

poruka korisnik stvara bazu podataka s riječima koje se koriste u svakoj

od tih kategorija. Što je ta baza podataka veća, rezultati će biti precizniji.

Kombinacija gore spomenutih metoda omogućuje visoki postotak

otkrivanja spam poruka.

naziv događaja, ▪

izvorna i odredišna mrežna adresa, ▪

port mrežnog protokola, ▪

primijenjeno pravilo ili naziv crva ako je otkriven, ▪

aplikacija koja je sudjelovala u događaju. ▪

Podrobna analiza tih podataka može pridonijeti otkrivanju pokušaja

ugrožavanja sigurnosti sustava. Mnogi drugi čimbenici ukazuju na

moguće sigurnosne rizike i omogućuju korisniku minimiziranje