Sisäiset komponentit:

ESET NOD32 Antivirus

ESET NOD32 Antispyware

ESETin henkilökohtainen palomuuri

ESETin roskapostinesto

Uusi

NOD32-tekniikan sukupolvi

Käyttöopas

suojaamme digitaalisia maailmoja

sisältö

Copyright © 2008 ESET, spol. s r. o.

ESET, spol. s r.o. on kehittänyt ESET Smart Security ohjelmiston.

Lisätietoja: www.eset.com.

Kaikki oikeudet pidätetään. Mitään tämän asiakirjan osaa

ei saa toisintaa, tallentaa hakujärjestelmään tai lähettää

missään muodossa tai millään keinolla, sähköisesti,

mekaanisesti, kopioimalla, tallentamalla tai muutoin, ilman

tekijän antamaa kirjallista lupaa.

ESET, spol. s r.o. varaa oikeuden muuttaa mitä tahansa

kuvatun ohjelmiston osaa ilman etukäteisilmoitusta.

Maailmanlaajuinen asiakastuki: www.eset.eu/support

Asiakastuki Pohjois-Amerikassa: www.eset.com/support

REV.20080709-001

1. ESET Smart Security ................................4

1.1 Uudet ominaisuudet ...................................................... 4

1.2 Järjestelmävaatimukset ................................................. 4

2. Asennus ................................................6

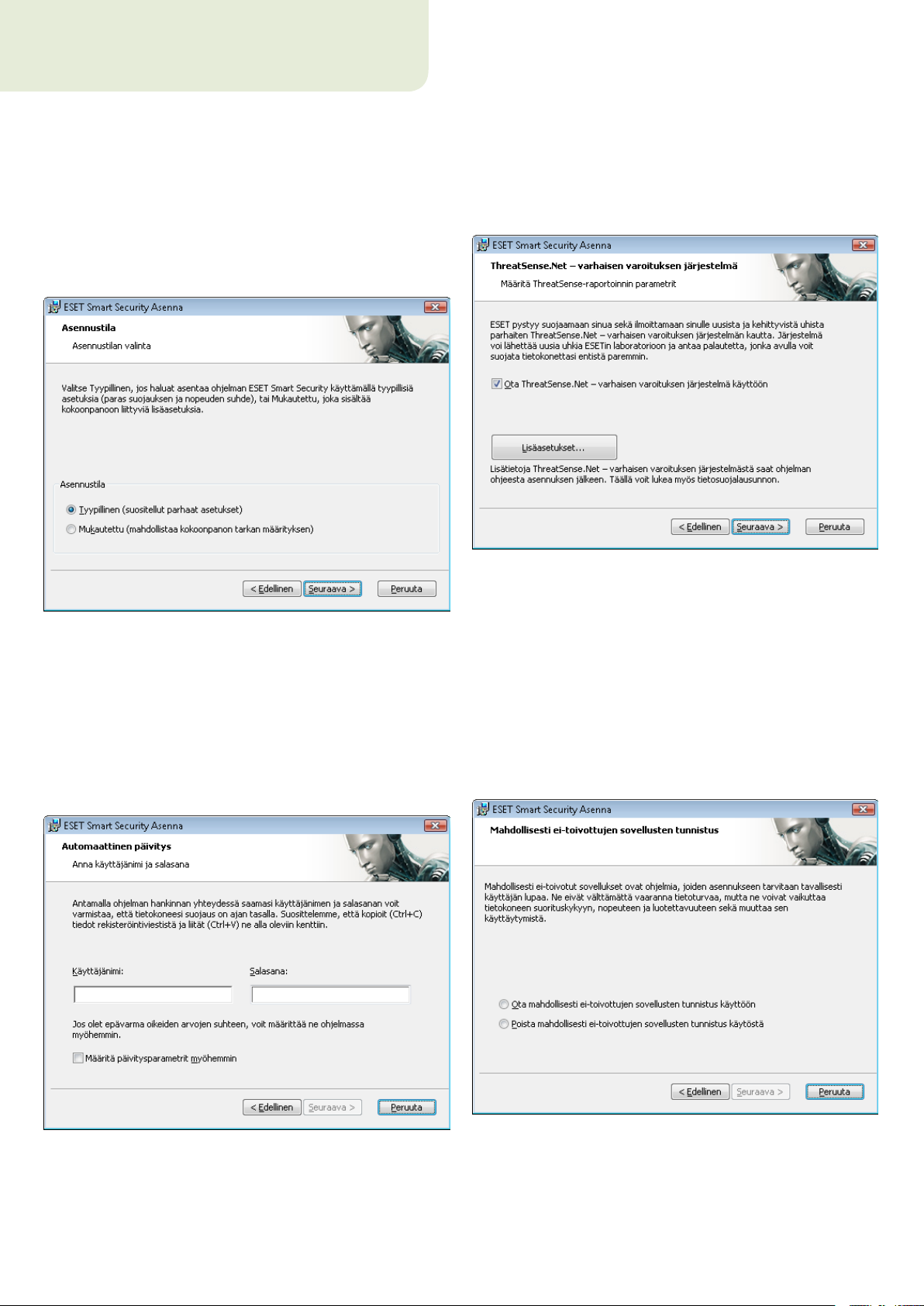

2.1 Tyypillinen asennus ....................................................... 6

2.2 Mukautettu asennus ..................................................... 7

2.3 Alkuperäisten asetusten käyttö ......................................9

2.4 Käyttäjänimen ja salasanan antaminen ........................... 9

2.5 Tarvepohjainen tietokoneen tarkistus ............................. 9

3. Aloittelijan opas ................................... 10

3.1 Käyttöliittymän rakenteen esittely – tilat .......................10

3.1.1 Järjestelmän toiminnan tarkistaminen .................. 10

3.1.2 Mitä tehdä, jos ohjelma ei toimi oikein? ................. 10

3.2 Päivitysasetukset ...........................................................11

3.3 Luotettavan vyöhykkeen asetukset .................................11

3.4 Välityspalvelimen asetukset ........................................... 12

3.5 Asetusten suojaus ......................................................... 12

4. ESET Smart Securityn käyttö ..................13

4.1 Virustentorjunta ja vakoiluohjelmasuojaus ..................... 13

4.1.1 Reaaliaikainen tiedostojärjestelmän suojaus ..........13

4.1.1.1 Hallintatoiminnon asetukset ................................. 13

4.1.1.1.1 Tarkistettava tietoväline .......................................13

4.1.1.1.2 Tarkistus (tapahtuman laukaisema tarkistus) .........13

4.1.1.1.3 Muut uusien tiedostojen ThreatSense-parametrit ......13

4.1.1.1.4 Lisäasetukset .......................................................13

4.1.1.2 Puhdistustasot .....................................................13

4.1.1.3 Milloin reaaliaikaisen suojauksen asetuksia

kannattaa muuttaa? ............................................14

4.1.1.4 Reaaliaikaisen suojauksen tarkistaminen ..............14

4.1.1.5 Toimenpiteet reaaliaikaisen suojauksen

toimintahäiriön ilmetessä .....................................14

4.1.2 Sähköpostin suojaus .............................................14

4.1.2.1 POP3-tarkistus .....................................................14

4.1.2.1.1 Yhteensopivuus ....................................................15

4.1.2.2 Integrointi Microsoft Outlook-, Outlook Express-

ja Windows Mail -sovelluksiin ................................15

4.1.2.2.1 Tunnisteviestien lisääminen sähköpostiviestin

runkoon ...............................................................15

4.1.2.3 Tartuntojen poistaminen ......................................16

4.1.3 Internetin käytön suojaus .....................................16

4.1.3.1 HTTP ....................................................................16

4.1.3.1.1 Estetyt tai ohitetut osoitteet .................................16

4.1.3.1.2 Web-selaimet .......................................................16

4.1.4 Tietokoneen tarkistus ...........................................17

4.1.4.1 Tarkistustyyppi ..................................................... 17

4.1.4.1.1 Tavallinen tarkistus ............................................... 17

4.1.4.1.2 Mukautettu tarkistus ............................................17

4.1.4.2 Tarkistettavat kohteet ..........................................18

4.1.4.3 Tarkistusprofiilit ...................................................18

4.1.5 ThreatSense-koneen parametrien asetukset ..........18

4.1.5.1 Kohteiden määritys ...............................................18

4.1.5.2 Asetukset .............................................................19

4.1.5.3 Puhdistaminen .....................................................19

4.1.5.4 Tiedostotunnisteet ..............................................20

4.1.6 Toimenpiteet tartunnan havaitsemisen jälkeen ..... 20

4.2 Henkilökohtainen palomuuri.......................................... 21

4.2.1 Suodatustilat ....................................................... 21

4.2.2 Estä kaikki liikenne: katkaise verkkoyhteys ............. 21

4.2.3 Poista suodatus käytöstä: salli kaikki liikenne ......... 21

4.2.4 Sääntöjen määrittäminen ja käyttäminen ..............21

4.2.4.1 Uusien sääntöjen luominen .................................. 22

4.2.4.2 Sääntöjen muokkaaminen ................................... 22

4.2.5 Vyöhykkeiden määrittäminen .............................. 22

4.2.6 Yhteyden muodostaminen – tunnistaminen.......... 23

4.2.7 Kirjaaminen ......................................................... 23

4.3 Roskapostisuojaus .......................................................23

4.3.1 Itseoppiva roskapostinesto .................................. 24

4.3.1.1 Osoitteiden lisääminen sallittujen osoitteiden

luetteloon ........................................................... 24

4.3.1.2 Viestien merkitseminen roskapostiksi ................... 24

4.4 Ohjelman päivitys ........................................................24

4.4.1 Päivitysasetukset ................................................. 25

4.4.1.1 Päivitysprofiilit .................................................... 25

4.4.1.2 Päivityksen lisäasetukset ...................................... 25

4.4.1.2.1 Päivitystila .......................................................... 25

4.4.1.2.2 Välityspalvelin ..................................................... 26

4.4.1.2.3 Lähiverkkoyhteyden muodostaminen ................... 26

4.4.1.2.4 Kopioiden luominen päivitystä varten – peili ......... 27

4.4.1.2.4.1 Päivittäminen peilistä .......................................... 27

4.4.1.2.4.2 Peilin avulla suoritettaviin päivityksiin liittyvien

ongelmien vianmääritys ....................................... 28

4.4.2 Päivitystehtävien luominen ..................................28

4.5 Ajastin ....................................................................... 29

4.5.1 Tehtävien ajoittamisen tarkoitus ..........................29

4.5.2 Uusien tehtävien luominen ..................................29

4.6 Karanteeni ................................................................. 30

4.6.1 Tiedostojen lisääminen karanteeniin.....................30

4.6.2 Tiedostojen palauttaminen karanteenista ............. 30

4.6.3 Tiedoston lähettäminen karanteenista ................. 30

4.7 Lokitiedostot .............................................................. 30

4.7.1 Lokin ylläpito ........................................................31

4.8 Käyttöliittymä ............................................................. 31

4.8.1 Hälytykset ja ilmoitukset ...................................... 32

4.9 ThreatSense.Net ..........................................................32

4.9.1 Epäilyttävät tiedostot .......................................... 33

4.9.2 Tilastot ............................................................... 33

4.9.3 Lähetys ............................................................... 34

4.10 Etähallinta ...................................................................34

4.11 Käyttöoikeussopimus ...................................................34

5. Kokenut käyttäjä .................................. 35

5.1 Välityspalvelimen asetukset ..........................................35

5.2 Asetusten tuonti/vienti .................................................35

5.2.1 Vie asetuksia ....................................................... 35

5.2.2 Tuo asetuksia ...................................................... 35

5.3 Komentorivi .................................................................35

6. Sanasto ............................................... 37

6.1 Tartuntojen tyypit ........................................................ 37

6.1.1 Virukset .............................................................. 37

6.1.2 Madot ................................................................. 37

6.1.3 Troijalaiset........................................................... 37

6.1.4 Rootkit-ohjelmat ................................................. 37

6.1.5 Mainosohjelmat .................................................. 37

6.1.6 Vakoiluohjelmat .................................................. 38

6.1.7 Mahdollisesti vaaralliset sovellukset ..................... 38

6.1.8 Mahdollisesti ei-toivotut sovellukset ..................... 38

6.2 Etähyökkäysten tyypit ..................................................38

6.2.1 DoS-hyökkäykset .................................................38

6.2.2 DNS Poisoning ..................................................... 38

6.2.3 Matohyökkäykset ................................................ 38

6.2.4 Portin tutkiminen ................................................ 38

6.2.5 TCP Desynchronization ........................................ 39

6.2.6 SMB Relay ...........................................................39

6.2.7 ICMP-hyökkäykset ...............................................39

6.3 Sähköposti ..................................................................39

6.3.1 Mainokset ........................................................... 39

6.3.2 Huijaukset ........................................................... 39

6.3.3 Tietojenkalastelu .................................................40

6.3.4 Roskapostin tunnistaminen .................................40

6.3.4.1 Säännöt ..............................................................40

6.3.4.1 Bayes-suodatin ....................................................40

6.3.4.2 Sallittujen osoitteiden luettelo .............................40

6.3.4.3 Estettyjen osoitteiden luettelo .............................40

6.3.4.5 Palvelinpuolen hallinta ..........................................41

1. ESET Smart Security

ESET Smart Security on ensimmäinen täysin integroidun

tietokonesuojauksen edustaja. Se käyttää ESET NOD32 Antiviruksen

nopeutta ja tarkkuutta, jota täydennetään ThreatSense®tarkistusohjelman viimeisimmällä versiolla sekä mukautetuilla

henkilökohtaisilla palomuuri- ja roskapostinestomoduuleilla.

Tuloksena on älykäs järjestelmä, joka on koko ajan varuillaan

tietokonetta uhkaavien hyökkäysten ja vihamielisen ohjelmiston

varalta.

ESET Smart Security ei ole kömpelö eri tuotteiden yhdistelmä samassa

paketissa, kuten monien muiden toimittajien tuotteet. Se on tulos

pitkäaikaisesta työstä saada aikaiseksi mahdollisimman hyvä suojaus

mahdollisimman pienellä vaikutuksella järjestelmän suorituskykyyn.

Tekoälyyn perustuvat kehittyneet teknologiat osaavat ennakoivasti

torjua virus-, vakoiluohjelmisto-, troijalais-, mato-, mainosohjelmistoja rootkit-tartuntoja sekä muita Internetistä tulevia hyökkäyksiä

häiritsemättä järjestelmän suorituskykyä tai tietokonetta.

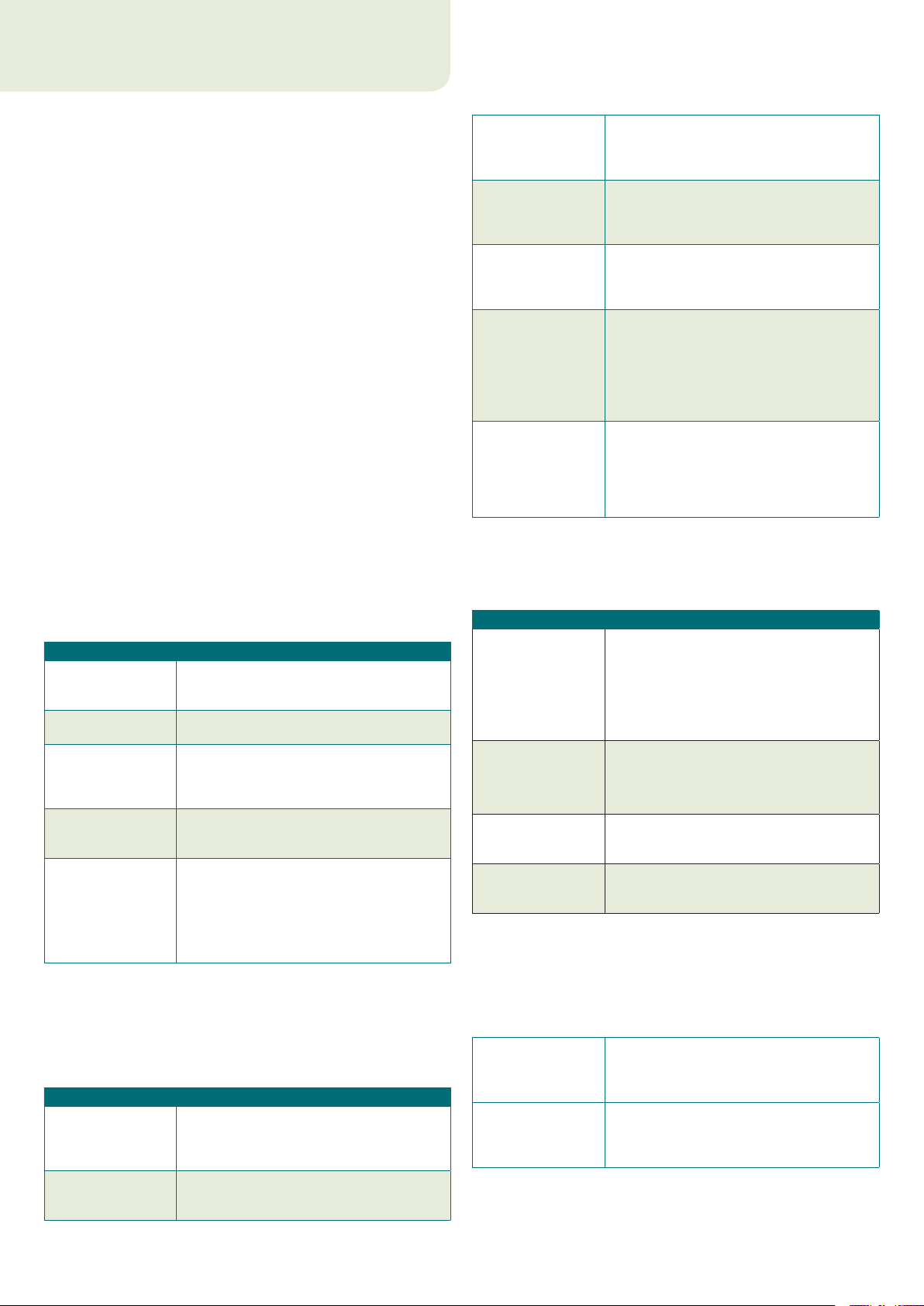

1.1 Uudet ominaisuudet

Asiantuntijoidemme pitkäaikainen kehityskokemus näkyy ESET

Smart Security -ohjelman uutena arkkitehtuurina, joka takaa

mahdollisimman hyvän tunnistamisen mahdollisimman pienillä

järjestelmävaatimuksilla. Monimutkaisessa suojausratkaisussa on

moduuleita, joissa on useita lisäasetuksia. Seuraavassa on lyhyt

kuvaus näistä moduuleista.

Virustentorjunta ja vakoiluohjelmasuojaus ▪

Tämä moduuli perustuu ThreatSense®-tutkimusohjelmaan, jota

käytettiin palkitussa NOD 32 Antivirus -järjestelmässä ensimmäisen

kerran. ThreatSense®-ydintä on optimoitu ja kehitetty uudessa ESET

Smart Security -arkkitehtuurissa.

Toiminto Kuvaus

Parannettu

puhdistus

Taustatutkimustila

Pienet

päivitystiedostot

Suositun

sähköpostiohjelman

suojaus

Useita muita pieniä

parannuksia

Henkilökohtainen palomuuri ▪

Henkilökohtainen palomuuri tarkkailee kaikkea liikennettä suojatun

tietokoneen ja verkossa olevien tietokoneiden välillä. ESETin

henkilökohtaisessa palomuurissa on seuraavanlaisia kehittyneitä

toimintoja.

Toiminto Kuvaus

Matalan tason

verkkoliikenteen

tutkiminen

IPv6-tuki

Virustentorjuntajärjestelmä puhdistaa ja

poistaa useimmat tunnistetut tunkeutumiset

edellyttämättä käyttäjän toimia.

Tietokoneen tarkistus voidaan käynnistää

taustalle suorituskykyä heikentämättä.

Ytimen optimointi pitää päivitystiedostojen

koon pienempänä kuin versiossa 2.7.

Päivitystietojen vauriosuojausta on myös

parannettu.

Voit tutkia saapuvan postin MS Outlookin

lisäksi Outlook Expressissä ja Windows

Mailissa.

– suora käyttöoikeus järjestelmätiedostoihin,

mikä parantaa nopeutta ja läpivientiä.

– tartunnan saaneiden tiedostojen käytön

estäminen.

– Windowsin tietoturvakeskuksen

optimointi, Vista mukaan lukien.

Data Link Layer -tasoisen verkkoliikenteen

tutkimisen ansiosta ESETin henkilökohtainen

palomuuri voi torjua erilaisia hyökkäyksiä,

jotka muutoin olisivat tunnistamattomia.

ESETin henkilökohtainen palomuuri näyttää

IPv6-osoitteet ja antaa käyttäjien luoda niille

sääntöjä.

Suoritettavissa tiedostoissa esiintyviä

Suoritettavan

tiedoston tarkkailu

HTTP:hen ja POP3:

een integroitu

tiedoston

tutkiminen

Tunkeutumisen

tunnistusjärjestelmä

Vuorovaikutteisen,

automaattisen

tai käytäntöön

perustuva tilan tuki

Ohittaa Windowsin

integroidun

palomuurin

Roskapostinesto ▪

ESETin roskapostinesto suodattaa ei-toivotun sähköpostin ja

parantaa täten sähköisen viestinnän turvallisuutta ja miellyttävyyttä.

Toiminto Kuvaus

Saapuvan postin

pisteyttäminen

Tukee useita erilaisia

tutkimustekniikoita

Täysi integraatio

sähköpostiohjelmien

kanssa

Manuaalinen

roskapostin valinta

on saatavilla

1.2 Järjestelmävaatimukset

Jotta ESET Smart Security ja ESET Smart Security Business Edition

toimisivat saumattomasti, järjestelmän tulee täyttää seuraavat

laitteisto- ja ohjelmistovaatimukset:

ESET Smart Security:

Windows 2000, XP 400 MHz, 32-/64-bittinen (x86/x64)

Windows Vista 1 GHz, 32-/64-bittinen (x86/x64)

muutoksia tarkkaillaan tartunnan

torjumiseksi. Allekirjoitettujen sovellusten

tiedostojen muuttaminen on sallittavissa.

Integroitu tiedoston tutkiminen HTTP- ja

POP3-sovellusprotokollissa. Käyttäjiä

suojataan Internetiä selattaessa tai

sähköpostiviestejä ladattaessa.

Kyky tunnistaa verkkoliikenteen luonne

ja erilaiset verkkohyökkäystyypit sekä

mahdollisuus estää tällainen tietoliikenne

automaattisesti.

Käyttäjät voivat valita, suoritetaanko

palomuurin toimet automaattisesti

vai haluavatko he määrittää säännöt

vuorovaikutteisesti. Käytäntöön

perustuvassa tilassa tietoliikennettä

käsitellään käyttäjän tai verkonvalvojan

määrittämien sääntöjen mukaisesti.

Ohittaa Windowsin integroidun

palomuurin ja toimii yhdessä Windowsin

tietoturvakeskuksen kanssa, joten käyttäjä

saa aina tiedon suojauksen tilasta. ESET

Smart Security -asennus poistaa Windowsin

palomuurin käytöstä oletusarvoisesti.

Kaikki saapuva posti luokitellaan asteikolla

0 (viesti ei ole roskapostia) – 100 (viesti

on roskapostia) ja siirretään luokituksen

mukaisesti roskapostikansioon tai käyttäjän

luomaan mukautettuun kansioon. Saapuvien

sähköpostiviestien rinnakkaistutkiminen on

mahdollista.

– Bayesanalyysi

– sääntöpohjainen tutkimus

– maailmanlaajuisen sormenjälkitietokannan

tarkistus

Roskapostisuojaus on saatavilla Microsoft

Outlook-, Outlook Express- ja Windows Mail

-ohjelmien käyttäjille.

Voit manuaalisesti merkitä viestin

roskapostiksi tai poistaa sen merkinnän.

128 Mt RAM-järjestelmämuistia

35 Mt vapaata tilaa

Super VGA (800 × 600)

512 Mt RAM-järjestelmämuistia

35 Mt vapaata tilaa

Super VGA (800 × 600)

4

ESET Smart Security Business Edition:

Windows 2000,

2000 Server, XP, 2003

Server

400 MHz, 32-/64-bittinen (x86/x64)

128 Mt RAM-järjestelmämuistia

35 Mt vapaata tilaa

Super VGA (800 × 600)

Windows Vista,

Windows Server

2008

1 GHz, 32-/64-bittinen (x86/x64)

512 Mt RAM-järjestelmämuistia

35 Mt vapaata tilaa

Super VGA (800 × 600)

5

2. Asennus

Ostettuasi Eset Smart Security -ohjelmiston voit ladata sen

asennusohjelman ESETin sivustolta. Se tarjotaan pakettina, jonka

nimi on ess_nt**_***.msi (ESET Smart Security) tai essbe_nt**_***.msi

(ESET Smart Security Business Edition). Käynnistä asennusohjelma,

jolloin ohjattu asennustoiminto ohjaa sinut perusasennuksen

vaiheiden läpi. Voit valita kahdesta asennustavasta, joiden tason voit

valita:

1. Tyypillinen asennus

2. Mukautettu asennus

Asennuksen seuraava vaihe on ThreatSense.NET – varhaisen

varoituksen järjestelmän määrittäminen. ThreatSense.NET

– varhaisen varoituksen järjestelmä auttaa varmistamaan, että ESET

saa välittömästi ja jatkuvasti tietoa uusista tietomurroista, jotta se voi

suojata asiakkaitaan nopeasti. Järjestelmän kautta voidaan lähettää

uusia uhkia ESETin viruslaboratorioon, jossa ne analysoidaan,

käsitellään ja lisätään virusmääritystietokantoihin.

2.1 Tyypillinen asennus

Tyypillistä asennusta suositellaan käyttäjille, jotka haluavat asentaa

ESET Smart Securityn käyttämällä sen oletusasetuksia. Ohjelman

tyypilliset asetukset antavat parhaan mahdollisen suojan, mitä ne

käyttäjät varmasti arvostavat, jotka eivät halua määrittää asetuksia

yksityiskohtaisesti.

Ensimmäinen ja erittäin tärkeä vaihe on antaa käyttäjänimi ja

salasana ohjelman automaattista päivittämistä varten. Tämä on

keskeistä järjestelmän jatkuvan suojauksen kannalta.

Ota ThreatSense.Net – varhaisen varoituksen järjestelmä

käyttöön -valintaruutu on valittuna oletusarvoisesti, jolloin tämä

ominaisuus aktivoituu. Valitse Lisäasetukset..., jos haluat muokata

epäilyttävien tiedostojen lähetysasetuksia.

Asennuksen seuraava vaihe on mahdollisesti ei-toivottujen

sovellusten havaitseminen. Mahdollisesti ei-toivottuja sovelluksia ei

ole välttämättä tarkoitettu haitallisiksi, mutta ne saattavat heikentää

tietokoneen suorituskykyä.

Nämä sovellukset ovat usein niputettuina muiden ohjelmien kanssa,

ja niitä voi olla hankala havaita asennuksen aikana. Vaikka nämä

sovellukset näyttävätkin yleensä ilmoituksen asennuksena aikana,

ne voidaan helposti asentaa ilman lupaasi.

Kirjoita käyttäjänimesi ja salasanasi eli todennustiedot, jotka olet

saanut tuotteen hankkimisen tai rekisteröinnin yhteydessä, niille

varattuihin kenttiin. Jos käyttäjänimesi ja salasanasi eivät juuri sillä

hetkellä ole käytettävissä, valitse asetus Määritä päivitysparametrit

myöhemmin. Todennustiedot voidaan kirjoittaa suoraan ohjelmaan

milloin tahansa myöhemmin.

6

Valitse Ota mahdollisesti ei-toivottujen sovellusten tunnistus

käyttöön -asetus, jos haluat ESET Smart Security -ohjelman

tunnistavan tällaiset uhat (suositellaan).

Tyypillisen asennuksen viimeinen vaihe on vahvistaa asennus

napsauttamalla Asenna-painiketta.

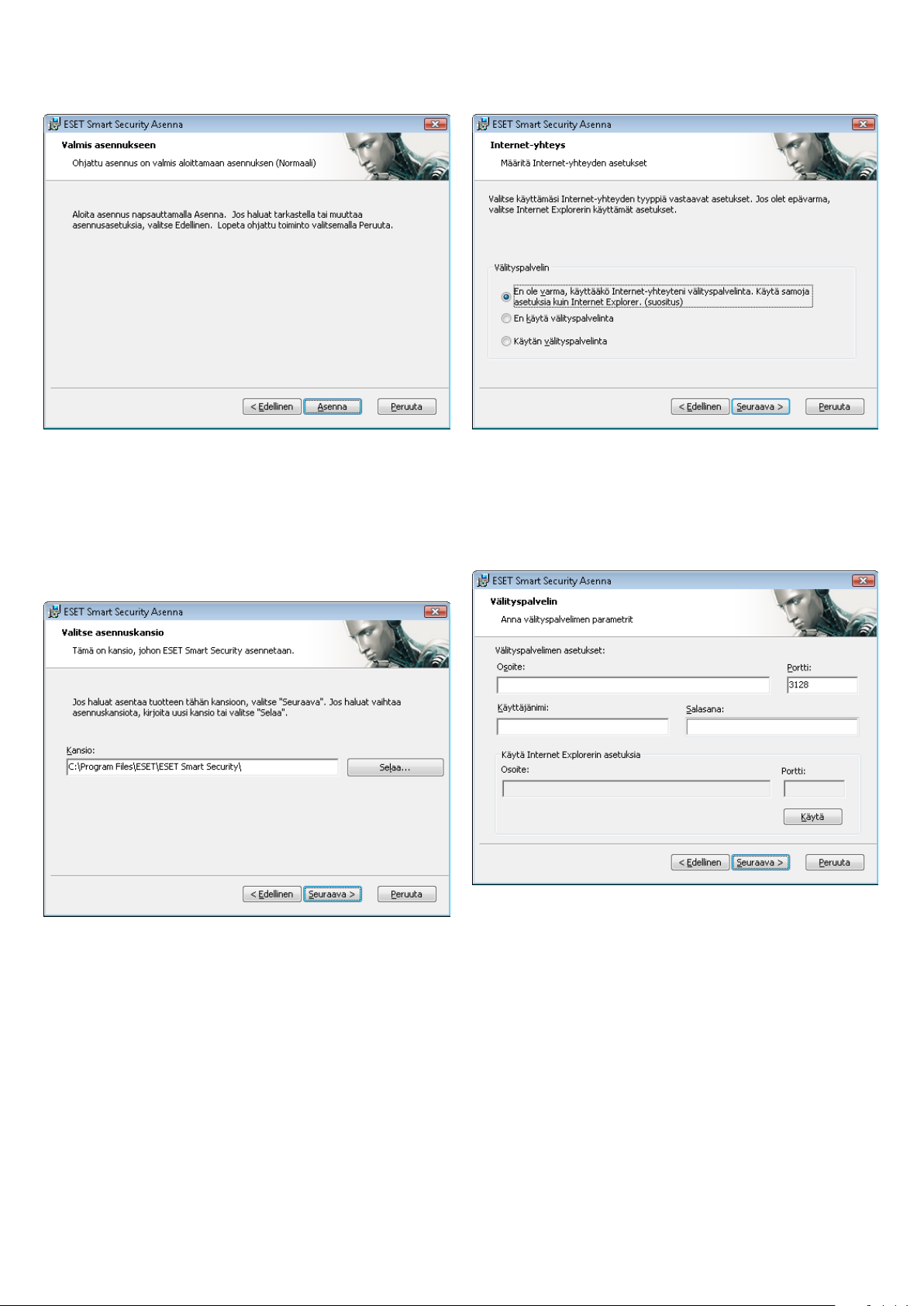

2.2 Mukautettu asennus

Mukautettu asennus on suunniteltu käyttäjille, jotka ovat

perehtyneet ohjelmien hienosäätöön ja haluavat muokata

lisäasetuksia asennuksen aikana.

Ensimmäiseksi on valittava asennuskansion sijainti. Oletusarvoisesti

ohjelma asennetaan kansioon C:\Program Files\ESET\ESET Smart Security\.

Voit vaihtaa sijaintia valitsemalla Selaa… (ei suositella).

Jos käytät välityspalvelinta, sen on oltava oikein määritetty, jotta

virusmäärityspäivitykset toimisivat oikein. Jos et tiedä, käytätkö

välityspalvelinta muodostaessasi yhteyden Internetiin, jätä

voimaan oletusasetus En ole varma, käyttääkö Internet-yhteyteni

välityspalvelinta. Käytä samoja asetuksia kuin Internet Explorer

ja valitse Seuraava. Jos et käytä välityspalvelinta, valitse sitä vastaava

asetus.

Seuraavaksi on annettava käyttäjänimi ja salasana. Tämä vaihe on

sama kuin tyypillisessä asennuksessa (katso sivu 5).

Kun olet syöttänyt käyttäjänimesi ja salasanasi, määritä Internet-

yhteytesi valitsemalla Seuraava.

Määritä välityspalvelimen asetukset valitsemalla Käytän

välityspalvelinta ja valitsemalla Seuraava. Kirjoita välityspalvelimen

IP-osoite tai URL-osoite Osoite-kenttään. Portti-kenttään voit

määrittää portin, josta välityspalvelin hyväksyy yhteyksiä

(oletusarvoisesti 3128). Jos välityspalvelimen käyttö edellyttää

todennusta, sinun on annettava kelvollinen käyttäjänimi ja salasana,

joiden avulla välityspalvelinta voidaan käyttää. Välityspalvelimen

asetukset voidaan haluttaessa kopioida myös Internet Explorerista.

Jos haluat tehdä niin, valitse Käytä ja vahvista valintasi.

7

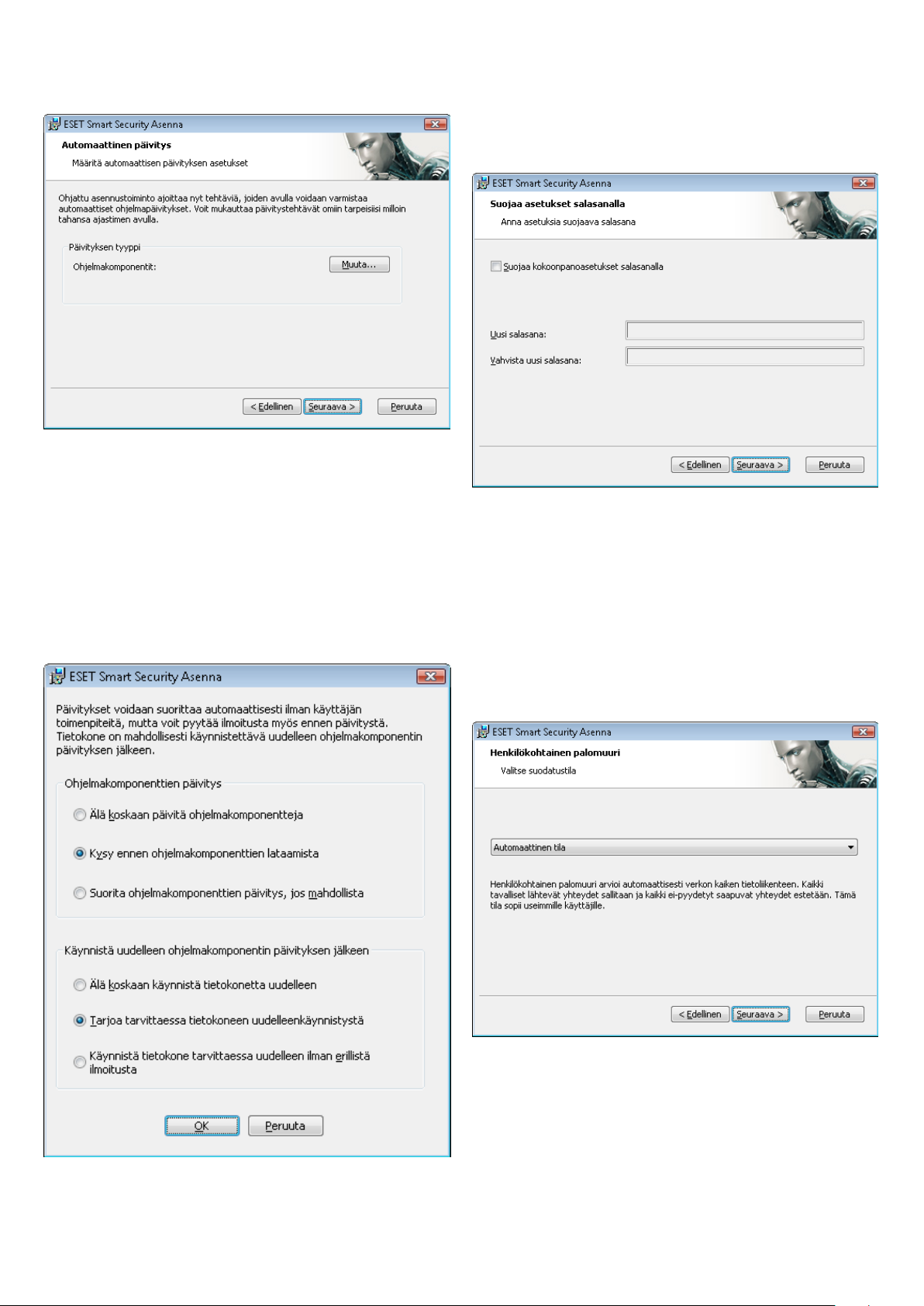

Jatka Määritä automaattisen päivitykset asetukset -ikkunaan

valitsemalla Seuraava. Tässä vaiheessa voit määrittää, miten

järjestelmäsi käsittelee automaattisia ohjelmapäivityksiä. Avaa

lisäasetukset valitsemalla Muuta....

Jos et halua päivittää ohjelmakomponentteja, valitse Älä

koskaan päivitä ohjelmakomponentteja. Asetusta Kysy ennen

ohjelmakomponenttien lataamista käytettäessä näyttöön

tulee ohjelmakomponenttien vahvistuksen valintaikkuna

ennen ohjelmakomponenttien lataamista. Jos haluat aktivoida

ohjelmakomponenttien automaattisen päivityksen ilman

huomautusta, valitse Suorita ohjelmakomponenttien päivitys,

jos mahdollista.

Asennuksen seuraavassa vaiheessa on annettava salasana

ohjelmaparametrien suojaamiseksi. Valitse salasana, jolla haluat

suojata ohjelmaa. Vahvista salasana kirjoittamalla se uudelleen.

Vaiheet ThreatSense.NET – varhaisen varoituksen järjestelmän

määrittäminen ja mahdollisesti ei-toivottujen sovellusten

tunnistus ovat samat kuin tyypillisessä asennuksessa, eikä niitä

esitetä tässä (katso sivu 5).

Mukautetun tilan viimeinen vaihe on ESETin henkilökohtaisen

palomuurin suodatustilan valitseminen. Käytettävissä on kolme tilaa:

Automaattinen ▪

Vuorovaikutteinen ▪

Käytäntöön perustuva ▪

Automaattista tilaa suositellaan useimmille käyttäjille.

Kaikki tavalliset lähtevät yhteydet sallitaan (ne analysoidaan

automaattisesti käyttämällä ennalta määritettyjä asetuksia),

ja luvattomat saapuvat yhteydet estetään automaattisesti.

HUOMAUTUS: Ohjelmakomponenttien päivityksen jälkeen

tietokone on tavallisesti käynnistettävä uudelleen. Suositeltu asetus

on Käynnistä tietokone tarvittaessa uudelleen ilman erillistä

ilmoitusta.

8

Vuorovaikutteinen tila sopii edistyneille käyttäjille. Yhteyksien

käsittelyssä käytetään käyttäjien määrittämiä sääntöjä. Jos yhteydelle

ei ole olemassa sääntöä, ohjelma pyytää käyttäjää sallimaan tai

estämään yhteyden.

Käytäntöön perustuvassa tilassa yhteyksiä arvioidaan

järjestelmänvalvojan ennalta määrittämien sääntöjen perusteella.

Jos sääntöä ei ole, yhteys estetään automaattisesti, eikä käyttäjä saa

siitä erillistä varoitusviestiä. Suosittelemme, että valitset käytäntöön

perustuvan tilan vain silloin, jos olet järjestelmänvalvoja, joka aikoo

hallita verkkoliikennettä.

Viimeisessä vaiheessa näyttöön tulee ikkuna, jossa sinua kehotetaan

sallimaan asennus.

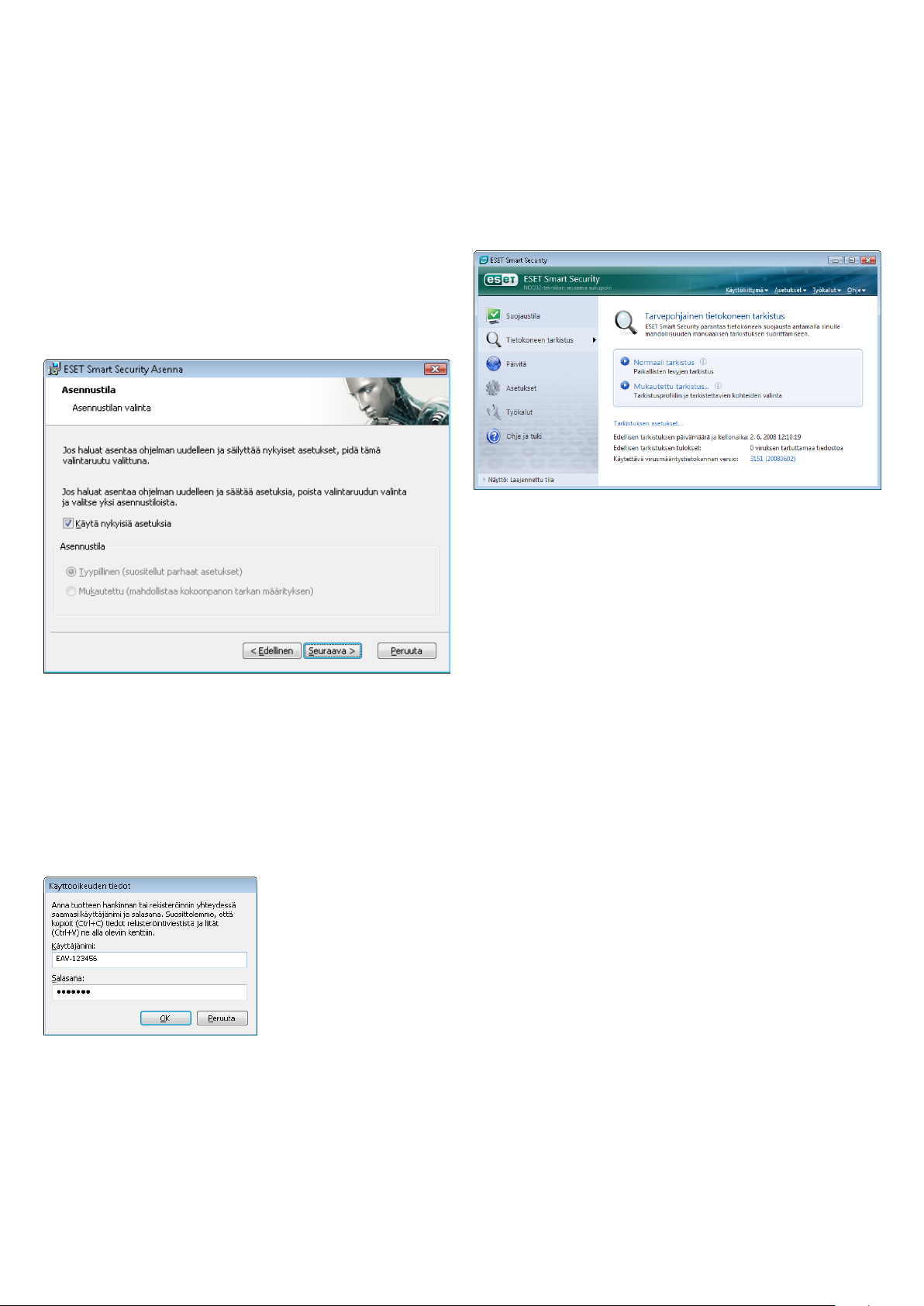

2.3 Alkuperäisten asetusten käyttö

Jos asennat uudelleen ESET Smart Securityn, Käytä nykyisiä

asetuksia -asetus on esillä. Valitse tämä asetus, kun haluat siirtää

määritysparametrit alkuperäisestä asennuksesta uuteen.

2.5 Tarvepohjainen tietokoneen tarkistus

ESET Smart Securityn asentamisen jälkeen on syytä

suorittaa tarkistus, jossa selvitetään, onko tietokoneessa

haittakoodeja. Tarkistus voidaan käynnistää nopeasti valitsemalla

pääohjelmaikkunasta Tietokoneen tarkistus ja sitten Tavallinen

tarkistus. Lisätietoja tietokoneen tarkistustoiminnosta on kohdassa

Tietokoneen tarkistus.

2.4 Käyttäjänimen ja salasanan antaminen

Optimaalisen toiminnan kannalta on tärkeätä, että ohjelma

päivitetään automaattisesti. Tämä on mahdollista vain silloin, jos

päivityksen asetuksissa annetaan oikea käyttäjänimi ja salasana.

Jos et ole antanut käyttäjänimeä ja salasanaa asennuksen aikana,

voit tehdä sen nyt. Valitse ohjelman pääikkunasta Päivitä ja

sitten Käyttäjänimen ja salasanan määritys.... Kirjoita tuotteen

käyttöoikeussopimuksen mukana saamasi tiedot Käyttöoikeuden

tiedot -ikkunaan.

9

3. Aloittelijan opas

Tässä luvussa on yleiskatsaus ESET Smart Securityyn ja sen

perusasetuksiin.

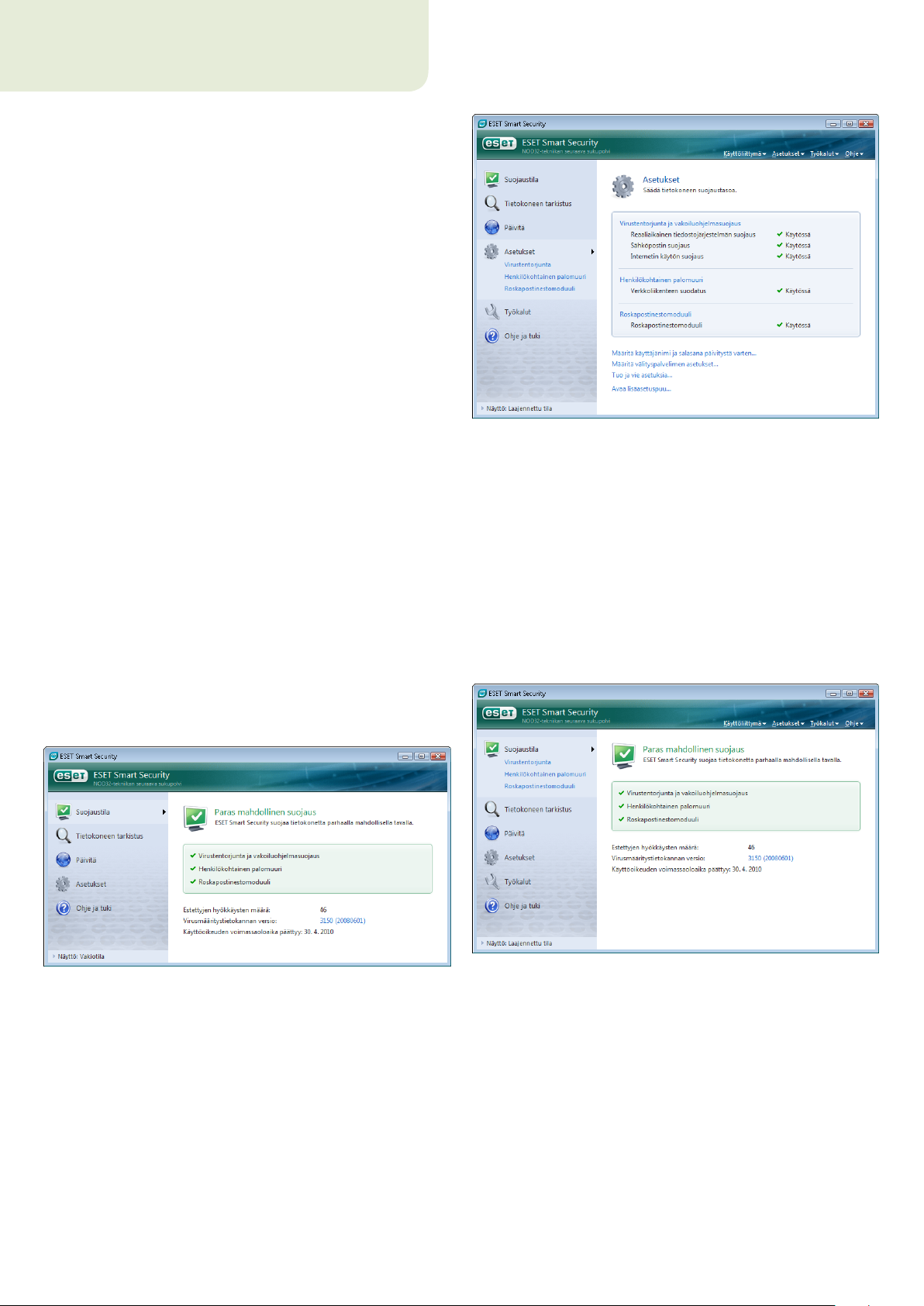

3.1 Käyttöliittymän rakenteen esittely – tilat

ESET Smart Securityn pääikkuna on jaettu kahteen pääosaan.

Kapeammasta vasemmanpuoleisesta sarakkeesta voidaan käyttää

käyttäjäystävällistä päävalikkoa. Oikealla oleva pääohjelmaikkuna

näyttää tiedot päävalikosta valitun valinnan mukaan.

Seuraavassa kuvataan päävalikon painikkeita:

Suojaustila – näyttää käyttäjäystävällisessä muodossa tietoja

ESET Smart Securityn suojaustilasta. Jos laajennettu tila otetaan

käyttöön, kaikkien suojausmoduulien tilat tulevat näyttöön.

Napsauta moduulia, jos haluat tarkastella sen nykyistä tilaa.

Tietokoneen tarkistus – tässä osassa käyttäjä voi määrittää ja

käynnistää tarvepohjaisen tietokoneen tarkistuksen.

Päivitä – tällä asetuksella voidaan käyttää päivitysmoduulia, joka

hallitsee virustietokannan päivityksiä.

Asetukset – valitse tämä asetus, kun haluat säätää tietokoneen

suojaustasoa. Jos laajennettu tila otetaan käyttöön, näyttöön

tulevat alivalikot Virustentorjunta ja vakoiluohjelmasuojaus,

Henkilökohtainen palomuuri ja Roskapostinestomoduuli.

Työkalut – tämä asetus on käytettävissä vain laajennetussa tilassa.

Tarjoaa pääsyn lokitiedostoihin, karanteeniin ja ajastimeen.

Ohje ja tuki – valitse tämä asetus, kun haluat avata ohjetiedostot,

ESET-tietämyskannan, ESETin verkkosivut ja käyttää asiakastuen

tukipyyntöä.

ESET Smart Securityn käyttöliittymän avulla käyttäjät voivat

vaihtaa vakiotilan ja laajennetun tilan välillä. Jos haluat vaihtaa

tilojen välillä, etsi Näytä-linkki ESET Smart Security -ohjelman

päänäytön vasemmasta alakulmasta. Valitse haluamasi näyttötila

napsauttamalla tätä painiketta hiiren ykköspainikkeella.

Laajennettuun tilaan siirtymällä päävalikkoon lisätään Työkalutvalinta. Sen avulla käyttäjä voi käyttää ajastinta ja karanteenia sekä

tarkastella ESET Smart Securityn lokitiedostoja.

HUOMAUTUS: kaikki tässä oppaassa jäljempänä annetut ohjeet

koskevat laajennettua tilaa.

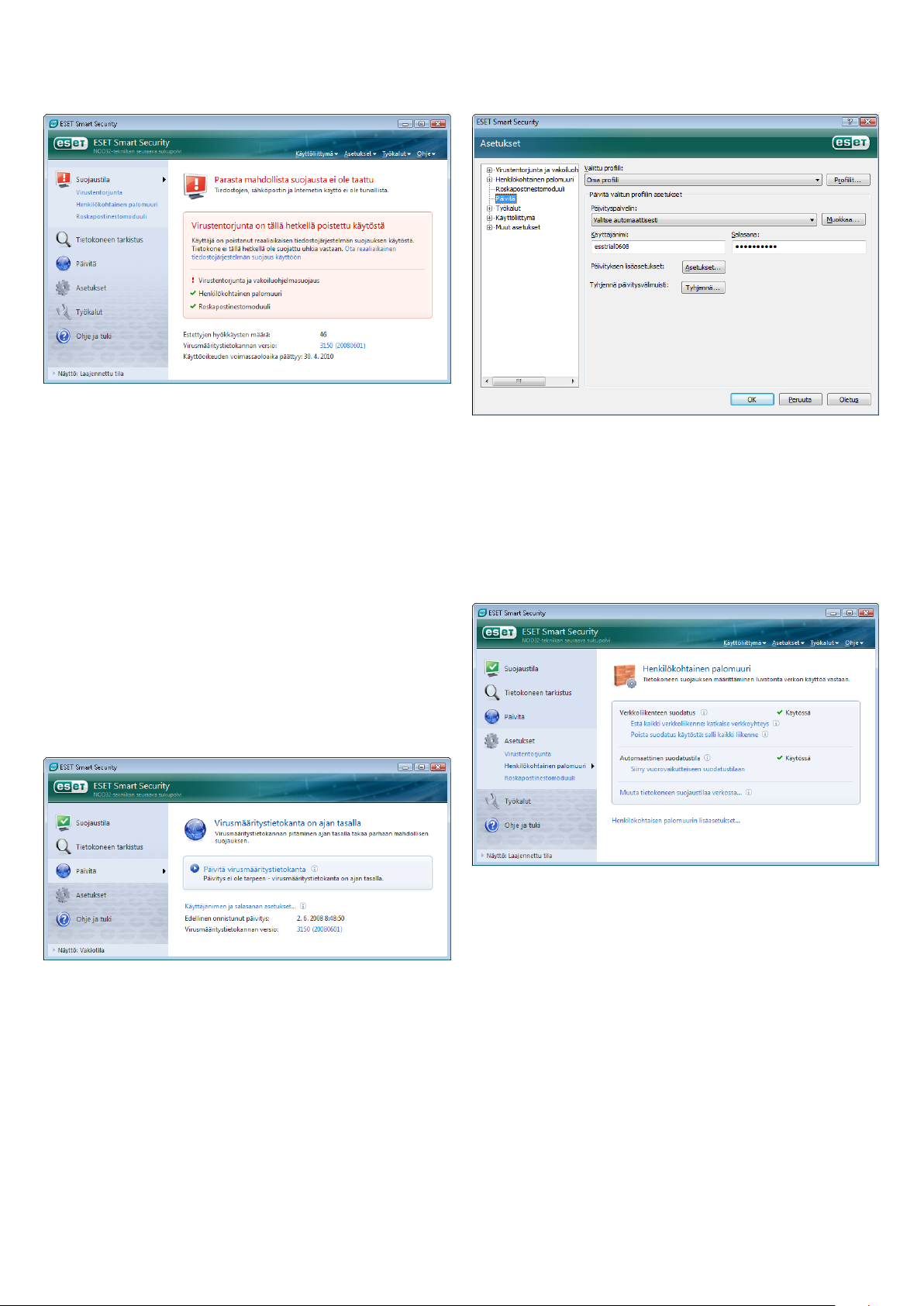

3.1.1 Järjestelmän toiminnan tarkistaminen

Voit tarkastella suojaustilaa napsauttamalla tätä asetusta

päävalikon yläreunassa. Näyttöön tulee yhteenveto ESET Smart

Securityn tilasta, joka näkyy ikkunan oikeassa reunassa, ja alivalikko,

jossa on kolme kohtaa: Virustentorjunta ja vakoiluohjelmasuojaus,

Henkilökohtainen palomuuri ja Roskapostinestomoduuli. Saat

lisätietoja kustakin suojausmoduulista napsauttamalla niitä.

Vakiotilassa voidaan käyttää yleisten toimenpiteiden suorittamiseen

tarvittavia toimintoja. Siinä ei näytetä lisäasetuksia.

10

Jos moduulit toimivat oikein, niiden vieressä on vihreä rasti. Jos

moduulien toiminnassa ilmenee ongelmia, niiden vieressä on

punainen huutomerkki tai oranssi huomautuskuvake, ja ikkunan

yläosaan tulee lisätietoja kyseisestä moduulista. Näyttöön tulee

myös moduulin korjaamista koskeva ehdotus. Jos haluat muuttaa

yksittäisten moduulien tilaa, napsauta päävalikossa Asetuksetpainiketta ja valitse haluamasi moduuli.

3.1.2 Mitä tehdä, jos ohjelma ei toimi oikein?

Kun ESET Smart Security havaitsee jossakin suojausmoduulissa

virheen, se ilmoittaa tästä Suojaustila-ikkunassa. Täällä annetaan

myös mahdollinen ratkaisu ongelmaan.

Jos et pysty ratkaisemaan ongelmaa tunnettujen ja kuvattujen

ongelmien ja niiden ratkaisujen avulla, käytä Ohjetta ja tukea,

jonka avulla voit tarkastella ohjetiedostoja tai hakea apua

tietämyskannasta. Jos ongelman ratkaisua ei vieläkään löydy,

voit lähettää tukipyynnön ESET-asiakastuelle. Tämän palautteen

perusteella asiantuntijamme voivat vastata nopeasti kysymyksiisi ja

neuvoa sinua ongelmissasi.

3.2 Päivitysasetukset

Virusmääritystietokannan ja ohjelmakomponenttien päivitys

ovat keskeisiä haitallisen koodin vastaisen suojautumisen

kannalta. Kiinnitä erityistä huomiota ohjelman kokoonpanoon

ja toimintaan. Valitse päävalikosta Päivitä ja sitten Päivitä

virusmääritystietokanta pääohjelmaikkunasta, jotta järjestelmä

tarkistaa välittömästi uuden tietokantapäivityksen olemassaolon.

Käyttäjänimen ja salasanan määritys... -näytössä on valintaikkuna,

johon tulee syöttää ostohetkellä saatu käyttäjänimi ja salasana.

Jos käyttäjänimi ja salasana annettiin ESET Smart Securityn

asennuksen aikana, sinua ei enää kehoteta antamaan niitä tässä

vaiheessa uudelleen.

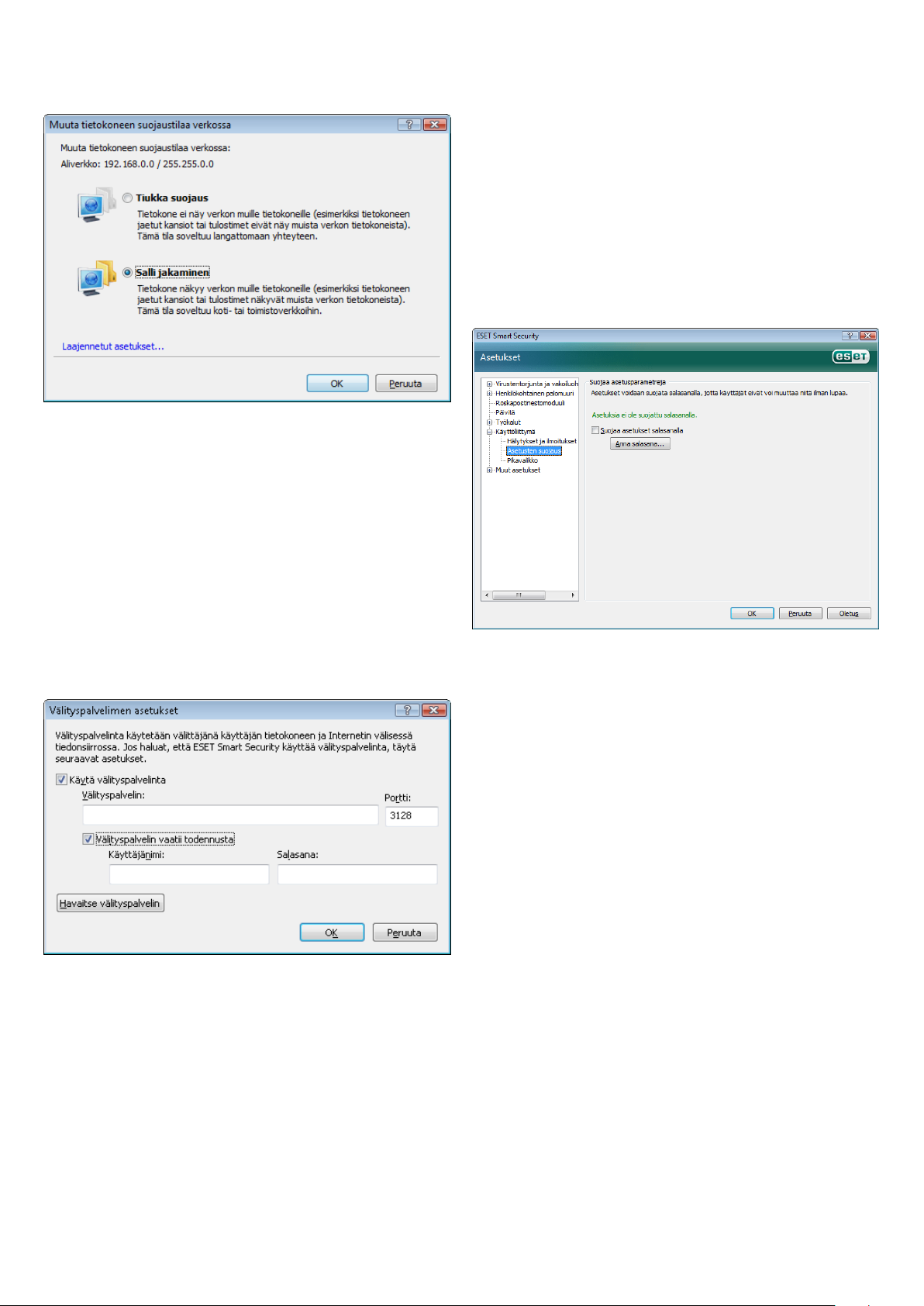

3.3 Luotettavan vyöhykkeen asetukset

Luotettavan vyöhykkeen asetusten määrittäminen on tärkeätä

verkossa olevien tietokoneiden suojauksen kannalta. Voit sallia

muiden käyttäjien käyttävän tietokonettasi määrittämällä

luotettavan vyöhykkeen asetukset ja sallimalla jakamisen. Valitse

Asetukset > Henkilökohtainen palomuuri > Muuta tietokoneen

suojaustilaa verkossa... Näyttöön tulee ikkuna, jossa voit määrittää

käytettävän verkon tai vyöhykkeen tietokoneiden suojaustilan

asetukset.

Lisäasetukset-ikkunassa (avaa painamalla F5) on muita

yksityiskohtaisia päivitysasetuksia. Päivityspalvelin: -pudotusvalikon

asetukseksi on valittava Valitse automaattisesti. Voit määrittää

päivityksen lisäasetukset, joita ovat muun muassa päivitystila,

välityspalvelimen käyttö, päivitysten käyttö paikallisella palvelimella

ja virusmäärityskopioiden luominen (ESET Smart Security Business

Editionissa), napsauttamalla Asetukset...-painiketta.

Luotettava vyöhyke tunnistetaan ESET Smart Securityn asennuksen

jälkeen ja aina kun tietokone yhdistetään uuteen verkkoon. Siksi

useimmissa tapauksissa luotettavaa vyöhykettä ei tarvitse määrittää.

Oletusarvoisesti uuden vyöhykkeen havaitsemisen jälkeen näyttöön

tulee valintaikkuna, jossa voit määrittää kyseisen vyöhykkeen

suojaustason.

11

Varoitus! Luotettavan vyöhykkeen virheelliset asetukset voivat

vaarantaa tietokoneen tietoturvan.

HUOMAUTUS: Oletusarvoisesti luotettavan vyöhykkeen työasemat

voivat käyttää jaettuja tiedostoja ja tulostimia, saapuvat RPCyhteydet on otettu käyttöön ja etätyöpöydän jakaminen on myös

käytettävissä.

3.4 Välityspalvelimen asetukset

3.5 Asetusten suojaus

ESET Smart Security -asetukset voivat olla erittäin tärkeitä

organisaatiosi tietoturvakäytännön kannalta. Valtuuttamaton

muokkaus voi mahdollisesti vaarantaa järjestelmäsi stabiiliuden

ja suojauksen. Jos haluat suojata asetusparametrit salasanalla

valitse Käynnistä päävalikosta ja valitse Asetukset > Avaa koko

lisäasetuspuu... > Käyttöliittymä > Asetusten suojaus ja napsauta

Syötä salasana... -painiketta.

Syötä salasana, vahvista se kirjoittamalla se uudelleen ja valitse

OK. ESET Smart Security -ohjelman asetuksia voidaan muokata

myöhemmin vain tämän salasanan avulla.

Jos muodostat ESET Smart Securitya käyttävästä järjestelmästä

yhteyden Internetiin välityspalvelimen kautta, välityspalvelimen

asetukset on määritettävä Lisäasetukset-kohdassa (F5). Voit avata

Välityspalvelin-määritysikkunan valitsemalla Muut asetukset >

Välityspalvelin Lisäasetukset-puusta. Valitse Käytä välityspalvelinta

-valintaruutu ja syötä välityspalvelimen IP-osoite ja portti sekä sen

todennustiedot.

Jos nämä tiedot eivät ole käytettävissä, voit yrittää automaattisesti

etsiä ESET Smart Security -ohjelman välityspalvelimen asetukset

painamalla Havaitse välityspalvelin -painiketta.

HUOMAUTUS:Eri päivitysprofiilien välityspalvelinasetukset voivat

vaihdella. Määritä tällöin välityspalvelimen asetukset päivityksen

lisäasetuksissa.

12

4. ESET Smart Securityn käyttö

4.1 Virustentorjunta ja vakoiluohjelmasuojaus

Virustentorjunta suojaa järjestelmää haitallisilta hyökkäyksiltä

hallitsemalla tiedostojen, sähköpostisovelluksen ja Internetin kautta

tapahtuvaa tiedonsiirtoa. Jos haitallista koodia sisältävä uhka

havaitaan, virustentorjuntamoduuli voi estää sen toiminnan, minkä

jälkeen se puhdistetaan, poistetaan tai siirretään karanteeniin.

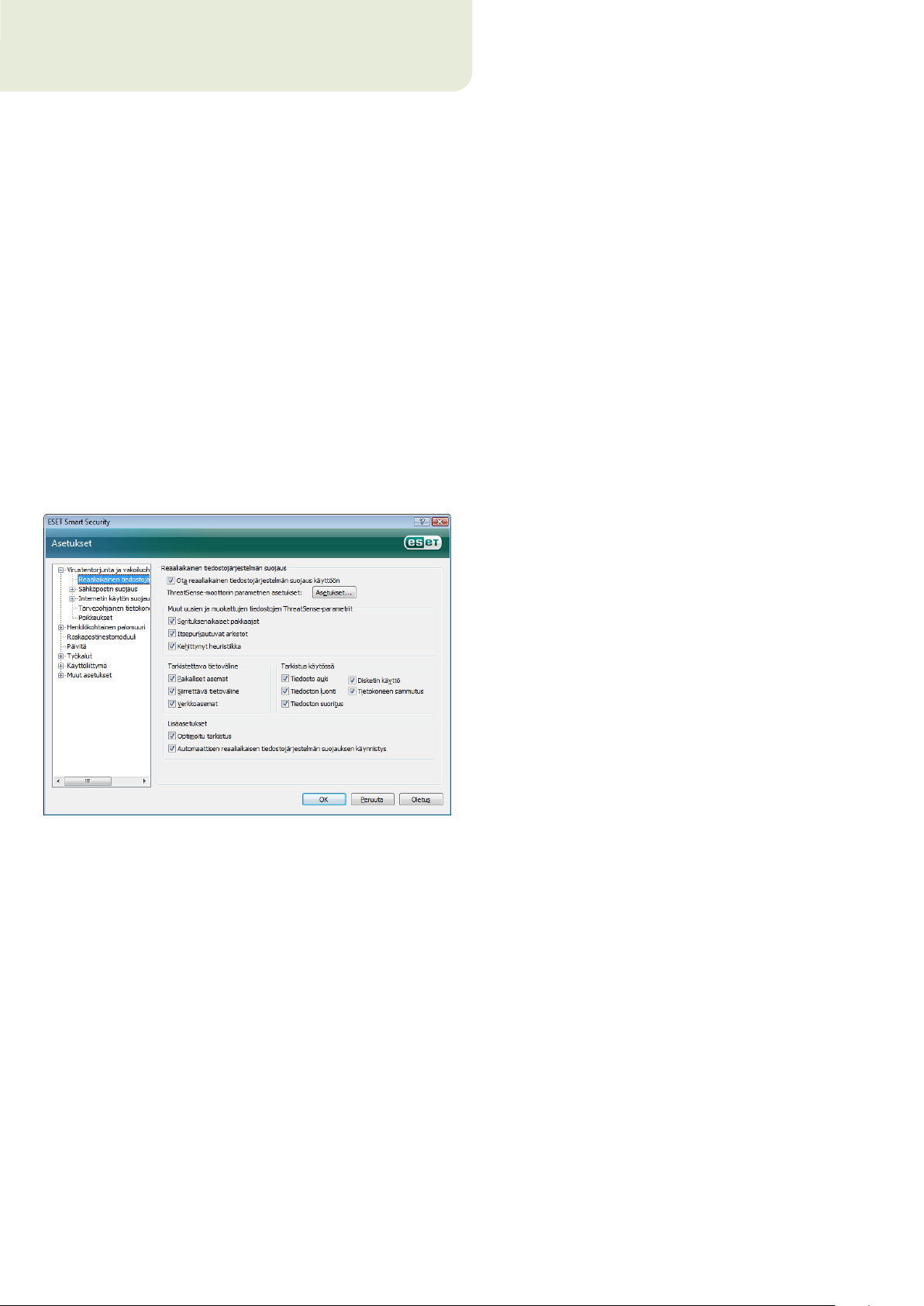

4.1.1 Reaaliaikainen tiedostojärjestelmän suojaus

Reaaliaikainen tiedostojärjestelmän suojaus hallitsee kaikkia

järjestelmän virustorjuntaan liittyviä tapahtumia. Kaikille tiedostoille

suoritetaan haitallisen koodin tarkistus, kun niitä avataan, luodaan

tai suoritetaan tietokoneessa. Reaaliaikainen tiedostojärjestelmän

suojaus käynnistetään tietokoneen käynnistyksen yhteydessä.

4.1.1.1 Hallintatoiminnon asetukset

Reaaliaikainen tiedostojärjestelmän suojaustoiminto tarkistaa kaikki

tallennusvälinetyypit. Useat erilaiset tapahtumat voivat käynnistää

hallintatoiminnon. Se käyttää ThreatSense-tunnistusmenetelmiä,

jotka on kuvattu ThreatSense-koneen parametrien asetukset kohdassa. Hallintatoiminnon juuri luoduille ja vanhoille tiedostoille

suorittamat toimenpiteet voivat olla erilaisia. Juuri luoduille

tiedostoille voidaan käyttää tarkempaa hallintaa.

Kun Disketin käyttö -asetus on valittuna, levykkeen

käynnistyssektori tarkistetaan, kun levykeasemaa käytetään.

Kun Tietokoneen sammutus -asetus on valittuna, tietokoneen

kiintolevyjen käynnistyssektorit tarkistetaan tietokoneen

sammutuksen yhteydessä. Vaikka käynnistyssektorivirukset ovat

nykyään harvinaisia, näitä asetuksia kannattaa käyttää, sillä

käynnistyssektorivirustartunnan mahdollisuus on edelleen olemassa.

4.1.1.1.3 Muut uusien tiedostojen ThreatSense-parametrit

Juuri luotujen tiedostojen tartuntatodennäköisyys on jonkin verran

suurempi kuin vanhoissa tiedostoissa. Siksi ohjelma käyttää näiden

tiedostojen tarkistuksessa lisätarkistusparametreja. Tavallisten

virusmäärityksiin perustuvien tekniikoiden lisäksi käytetään

kehittynyttä heuristiikkaa, mikä parantaa havaitsemistarkkuutta

merkittävästi. Juuri luotujen tiedostojen lisäksi tarkistetaan myös

itsepurkautuvat (SFX) tiedostot ja suorituksenaikaiset pakkaajat

(sisäisesti pakatut suoritettavat tiedostot).

4.1.1.1.4 Lisäasetukset

Jotta reaaliaikainen suojaus käyttäisi mahdollisimman vähän

järjestelmäresursseja, tarkistettuja tiedostoja ei tarkisteta uudelleen,

mikäli niitä ei ole muokattu. Tiedostot tarkistetaan uudelleen

aina virusmääritystietokannan päivityksien jälkeen. Tämä koskee

Optimoitu tarkistus -toimintoa. Jos toiminto ei ole käytössä, kaikki

tiedostot tarkistetaan aina, kun niitä käytetään.

Reaaliaikainen suojaus käynnistetään oletuksena aina tietokoneen

käynnistyksen yhteydessä. Näin tarkistustoiminto on aina

käytössä. Tietyissä tapauksissa (esimerkiksi jos käytössä on myös

toinen reaaliaikainen tarkistustoiminto) reaali-aikainen suojaus

voidaan keskeyttää poistamalla Automaattisen reaaliaikaisen

tiedostojärjestelmän suojauksen käynnistys -asetus käytöstä.

4.1.1.1.1 Tarkistettava tietoväline

Oletuksena kaikista tallennusvälinetyypeistä tarkistetaan mahdolliset

uhat.

Paikalliset asemat – ottaa kaikkien paikallisten kiintolevyjen

hallinnan käyttöön.

Siirrettävä tietoväline – disketit, USB-muistit jne.

Verkkoasemat – tarkistaa kaikki verkkoon liitetyt asemat.

Asetuksia tulee muuttaa vain erityistapauksissa, kuten silloin,

jos tietyn tallennusvälineen tarkistaminen hidastaa tiedonsiirtoa

merkittävästi.

4.1.1.1.2 Tarkistus (tapahtuman laukaisema tarkistus)

4.1.1.2 Puhdistustasot

Reaaliaikaisessa suojaustoiminnossa on kolme puhdistustasoa (voit

käyttää niitä napsauttamalla Asetukset...-painiketta Reaaliaikainen

tiedostojärjestelmän suojaus -osasta ja valitsemalla sitten

Puhdistus-haaran).

Ensimmäisellä tasolla näytetään hälytysikkuna ja käytettävissä ▪

olevat toiminnot kullekin löydetylle tartunnalle. Käyttäjän

on valittava toimenpide kullekin tartunnalle erikseen. Tämä

taso on suunniteltu edistyneille käyttäjille, jotka tietävät, mitä

toimenpiteitä erityyppiset tartunnat vaativat.

Oletustasolla valitaan ja suoritetaan ennalta määritetty ▪

toimenpide automaattisesti (riippuen tartunnan tyypistä).

Viruksen tartuttaman tiedoston havaitsemisesta ja poistamisesta

ilmoitetaan viestillä, joka näkyy näytön oikeassa alakulmassa.

Automaattista toimintoa ei suoriteta, jos tartunta sijaitsee myös

puhtaita tiedostoja sisältävässä arkistossa. Toimintoa ei suoriteta

myöskään kohteille, joille ei ole ennalta määritetty toimintoa.

Kolmas taso on aggressiivisin – kaikki viruksen tartuttamat ▪

kohteet puhdistetaan. Tämän tason käyttäminen saattaa johtaa

kelvollisten tiedostojen menettämiseen. Tätä asetusta tulee

käyttää vain erikoistilanteissa.

Oletuksena kaikki tiedostot tarkistetaan avattaessa, suoritettaessa

tai luotaessa. Suosittelemme säilyttämään oletusasetukset, jotka

antavat tietokoneelle parhaan reaaliaikaisen suojauksen tason.

13

Loading...

Loading...