Guia do usuário

Microsoft® Windows® 7 / Vista / XP / 2000 / 2003 / 2008

Copyright © 2009 pela ESET, spol. s r. o.

O ESET NOD32 Antivírus foi desenvolvido pela ESET, spol. s r.o.

Para obter mais informações, visite www.eset.com.br.

Todos os direitos reservados. Nenhuma parte desta documentação

pode ser reproduzida, armazenada em um sistema de recuperação

ou transmitida de qualquer forma ou por qualquer meio, eletrônico,

mecânico, fotocópia, gravação, digitalização ou de outra forma,

sem a permissão por escrito do autor.

A ESET, spol. s r.o. reserva-se o direito de alterar qualquer aplicativo

de software descrito sem aviso prévio.

Atendimento ao cliente mundial: www.eset.eu/support

Atendimento ao cliente da América do Norte: www.eset.com/support

REV.20090515-007

Conteúdo

1. ESET NOD32 Antivírus 4 ..........................4

1.1 O que há de novo .......................................................... 4

1.2 Requisitos do sistema ....................................................4

2. Instalação .............................................5

2.1 Instalação típica ........................................................... 5

2.2 Instalação personalizada ............................................... 6

2.3 Uso de configurações originais ....................................... 7

2.4 Digitação de nome de usuário e senha ............................. 7

2.5 Rastreamento sob demanda do computador ................... 8

3. Guia do iniciante ....................................9

3.1 Introdução ao design da interface do usuário – modos ......9

3.1.1 Verificação do funcionamento do sistema ...............9

3.1.2 O que fazer se o programa não funciona

adequadamente .................................................. 10

3.2 Configuração da atualização .........................................10

3.3 Configuração do servidor proxy .....................................10

3.4 Proteção de configurações .............................................11

4. Trabalho com o ESET NOD32 Antivírus .....12

4.1 Proteção antivírus e antispyware ................................... 12

4.1.1 Proteção em tempo real do sistema de arquivos ..... 12

4.1.1.1 Configuração de controle ......................................12

4.1.1.1.1 Mídia a ser rastreada ............................................12

4.1.1.1.2 Rastreamento ativado

(Rastreamento acionado por evento) ..................... 12

4.1.1.1.3 Parâmetros adicionais do ThreatSense para

arquivos criados e modificados recentemente ........12

4.1.1.1.4 Configuração avançada ......................................... 12

4.1.1.2 Níveis de limpeza ..................................................12

4.1.1.3 Quando modificar a configuração da proteção

em tempo real ......................................................13

4.1.1.4 Verificação da proteção em tempo real ..................13

4.1.1.5 O que fazer se a proteção em tempo real

não funcionar .......................................................13

4.1.2 Proteção de cliente de email ..................................13

4.1.2.1 Verificação de POP3 ..............................................13

4.1.2.1.1 Compatibilidade ...................................................14

4.1.2.2 Integração com clientes de email ...........................14

4.1.2.2.1 Anexar mensagens de marca ao corpo

de um email ..........................................................14

4.1.2.3 Remoção de ameaças ...........................................15

4.1.3 Proteção de acesso à web ......................................15

4.1.3.1 HTTP, HTTPs .........................................................15

4.1.3.1.1 Gerenciamento de endereços ................................15

4.1.3.1.2 Navegadores Web .................................................15

4.1.4 Rastreamento do computador ..............................16

4.1.4.1 Tipo de rastreamento ............................................16

4.1.4.1.1 Rastreamento padrão ...........................................16

4.1.4.1.2 Rastreamento personalizado.................................16

4.1.4.2 Alvos para rastreamento .......................................17

4.1.4.3 Perfis de rastreamento ..........................................17

4.1.5 Filtragem de protocolos ........................................ 17

4.1.5.1 SSL ....................................................................... 17

4.1.5.1.1 Certificados confiáveis ..........................................18

4.1.5.1.2 Certificados excluídos ...........................................18

4.1.6 Configuração de parâmetros

do mecanismo ThreatSense ..................................18

4.1.6.1 Configuração dos objetos ......................................18

4.1.6.2 Opções .................................................................18

4.1.6.3 Limpeza ...............................................................19

4.1.6.4 Extensões .............................................................19

4.1.6.5 Limites .................................................................19

4.1.6.6 Outro .................................................................. 20

4.1.7 Uma ameaça foi detectada ................................... 20

4.2 Atualização do programa ............................................. 20

4.2.1 Configuração da atualização .................................21

4.2.1.1 Atualizar perfis .....................................................21

4.2.1.2 Configuração avançada de atualização .................. 21

4.2.1.2.1 Modo de atualização ............................................. 21

4.2.1.2.2 Servidor proxy ...................................................... 22

4.2.1.2.3 Conexão à rede local ............................................ 22

4.2.1.2.4 Criação de cópias de atualização – Imagem ........... 23

4.2.1.2.4.1 Atualização a partir da Imagem ............................ 23

4.2.1.2.4.2 Solução de problemas de atualização da Imagem .... 24

4.2.2 Como criar tarefas de atualização ......................... 24

4.3 Agenda .......................................................................25

4.3.1 Finalidade do agendamento de tarefas .................. 25

4.3.2 Criação de novas tarefas ....................................... 25

4.4 Quarentena .................................................................25

4.4.1 Colocação de arquivos em quarentena .................. 26

4.4.2 Restauração da Quarentena .................................26

4.4.3 Envio de arquivo da Quarentena ...........................26

4.5 Relatórios .................................................................. 26

4.5.1 Manutenção de relatórios .................................... 27

4.6 Interface do usuário .....................................................27

4.6.1 Alertas e notificações ........................................... 28

4.7 ThreatSense.Net ......................................................... 28

4.7.1 Arquivos suspeitos ............................................... 29

4.7.2 Estatísticas .......................................................... 29

4.7.3 Envio ...................................................................30

4.8 Administração remota ................................................. 30

4.9 Licença ....................................................................... 31

5. Usuário avançado ................................ 32

5.1 Configuração do servidor proxy .....................................32

5.2 Exportar/importar configurações ...................................32

5.2.1 Exportar configurações ........................................ 32

5.2.2 Importar configurações ....................................... 32

5.3 Linha de comando ........................................................32

5.4 ESET SysInspector ........................................................33

5.4.1 Interface do usuário e uso do aplicativo ................. 33

5.4.1.1 Controles do programa ........................................ 34

5.4.1.2 Navegação no ESET SysInspector ..........................34

5.4.1.3 Comparar ............................................................35

5.4.1.4 SysInspector como parte do ESET NOD32 Antivírus 4 ...35

5.5.1 Requisitos mínimos ............................................. 36

5.5.2 Como criar o CD de restauração ............................ 36

5.5.2.1 Pastas ................................................................. 36

5.5.2.2 Antivírus da ESET ................................................. 36

5.5.2.3 Avançado ............................................................ 36

5.5.2.4 Dispositivo USB inicializável ................................. 36

5.5.2.5 Gravar ................................................................. 36

5.5.3 Como trabalhar com o ESET SysRescue ................. 37

5.5.3.1 Utilização do ESET SysRescue ............................... 37

6. Glossário ............................................. 38

6.1 Tipos de ameaças .........................................................38

6.1.1 Vírus ...................................................................38

6.1.2 Worms ................................................................38

6.1.3 Cavalos de Troia ...................................................38

6.1.4 Rootkits ..............................................................38

6.1.5 Adware ............................................................... 39

6.1.6 Spyware .............................................................. 39

6.1.7 Aplicativos potencialmente inseguros ................... 39

6.1.8 Aplicativos potencialmente indesejados ................ 39

4

1. ESET NOD32 Antivírus 4

O ESET NOD32 Antivírus 4 é o sucessor do premiado produto

ESET NOD32 Antivírus 2.*. Ele utiliza a velocidade de rastreamento

e a precisão do ESET NOD32 Antivírus, garantida pela versão mais

recente do mecanismo de busca ThreatSense®.

As técnicas avançadas implementadas são capazes de bloquear, de

maneira proativa, vírus, spyware, cavalos de Troia, worms, adware

e rootkits sem reduzir a velocidade do sistema ou perturbá-lo

enquanto você trabalha ou joga no computador.

1.1 O que há de novo

A experiência em desenvolvimento de longo prazo de nossos

especialistas é demonstrada por toda a nova arquitetura do

programa ESET NOD32 Antivírus, que garante máxima detecção com

o mínimo de exigências do sistema.

Antivírus e antispyware•

Esse módulo é construído sobre a unidade central de rastreamento

ThreatSense®, que foi usada pela primeira vez no premiado sistema

NOD 32 Antivírus. A unidade central ThreatSense® é otimizada

e melhorada com a nova arquitetura do ESET NOD32 Antivírus.

Recurso Descrição

Limpeza Melhorada O sistema antivírus agora limpa e exclui

Modo de

Rastreamento em

Segundo Plano

Arquivos de

Atualização Menores

Proteção de Cliente

de Email Popular

Diversas Outras

Melhorias

Secundárias

inteligentemente a maioria das ameaças

detectadas, sem exigir a intervenção do

usuário.

O rastreamento do computador pode ser

iniciado em segundo plano sem diminuir

o desempenho.

O processo de otimização central mantém

o tamanho dos arquivos de atualização

menores do que na versão 2.7. Também,

a proteção dos arquivos de atualização contra

danos foi melhorada.

Agora é possível rastrear os emails recebidos

não somente no MS Outlook, mas também

no Outlook Express, no Windows Mail, no

Windows Live Mail e no Mozilla Thunderbird.

– Acesso direto aos sistemas de arquivos para

alta velocidade e resultado.

– Bloqueio de acesso a arquivos infectados

– Otimização para o Windows Security

Center, incluindo o Vista.

Outros•

Recurso Descrição

ESET SysRescue O ESET SysRescue permite que o usuário crie

ESET SysInspector O ESET SysInspector, um aplicativo que

Proteção de

documentos

Autodefesa A tecnologia Autodefesa protege os

Interface do usuário A interface do usuário agora é capaz de

1.2 Requisitos do sistema

Para uma operação sem interrupções do ESET NOD32 Antivírus,

o sistema deve atender às seguintes exigências de hardware e de

software:

ESET NOD32 Antivírus:

Windows 2000, XP 400 MHz 32 bits / 64 bits (x86 / x64)

um CD/DVD/USB inicializável que contenha

o ESET NOD32 Antivírus, que é capaz de

executar independentemente do sistema

operacional. É mais adequado para livrar

o sistema de ameaças difíceis de remover.

inspeciona completamente o seu computador,

agora está integrado diretamente ao

ESET NOD32 Antivírus. Se você entrar em

contato com o Serviço de atendimento ao

cliente utilizando a opção Ajuda e suporte >

Solicitação de suporte ao Atendimento ao

cliente (recomendado), é possível optar por

incluir um instantâneo do status do ESET

SysInspector do computador.

O recurso Proteção de documentos serve para

rastrear os documentos do Microsoft Oce

antes de eles serem abertos e os arquivos

obtidos por download automaticamente

pelo Internet Explorer, como, por exemplo,

elementos do Microsoft ActiveX.

componentes do ESET NOD32 Antivírus

contra tentativas de desativação.

trabalhar em modo não gráfico, o que permite

o controle de teclado do ESET NOD32 Antivírus.

O aumento da compatibilidade com

o aplicativo de leitura de tela permite que

as pessoas portadoras de deficiências visuais

controlem o programa com mais eficiência.

128 MB RAM de memória do sistema

130 MB de espaço disponível

Super VGA (800 × 600)

Windows 7, Vista 1 GHz 32 bits / 64 bits (x86 / x64)

ESET NOD32 Antivírus Business Edition:

Windows 2000,

2000 Server, XP, 2003

Server

Windows 7, Vista,

Windows Server

2008

512 MB RAM de memória do sistema

130 MB de espaço disponível

Super VGA (800 × 600)

400 MHz 32 bits / 64 bits (x86 / x64)

128 MB RAM de memória do sistema

130 MB de espaço disponível

Super VGA (800 × 600)

1 GHz 32 bits / 64 bits (x86 / x64)

512 MB RAM de memória do sistema

130 MB de espaço disponível

Super VGA (800 × 600)

5

2. Instalação

Após a compra, o instalador do ESET NOD32 Antivírus pode ser obtido

através de download no site da ESET como um pacote .msi. Inicie

o instalador e o assistente de instalação o guiará pela configuração

básica. Há dois tipos de instalação disponíveis com diferentes níveis

de detalhes de configuração:

1. Instalação típica

2. Instalação personalizada

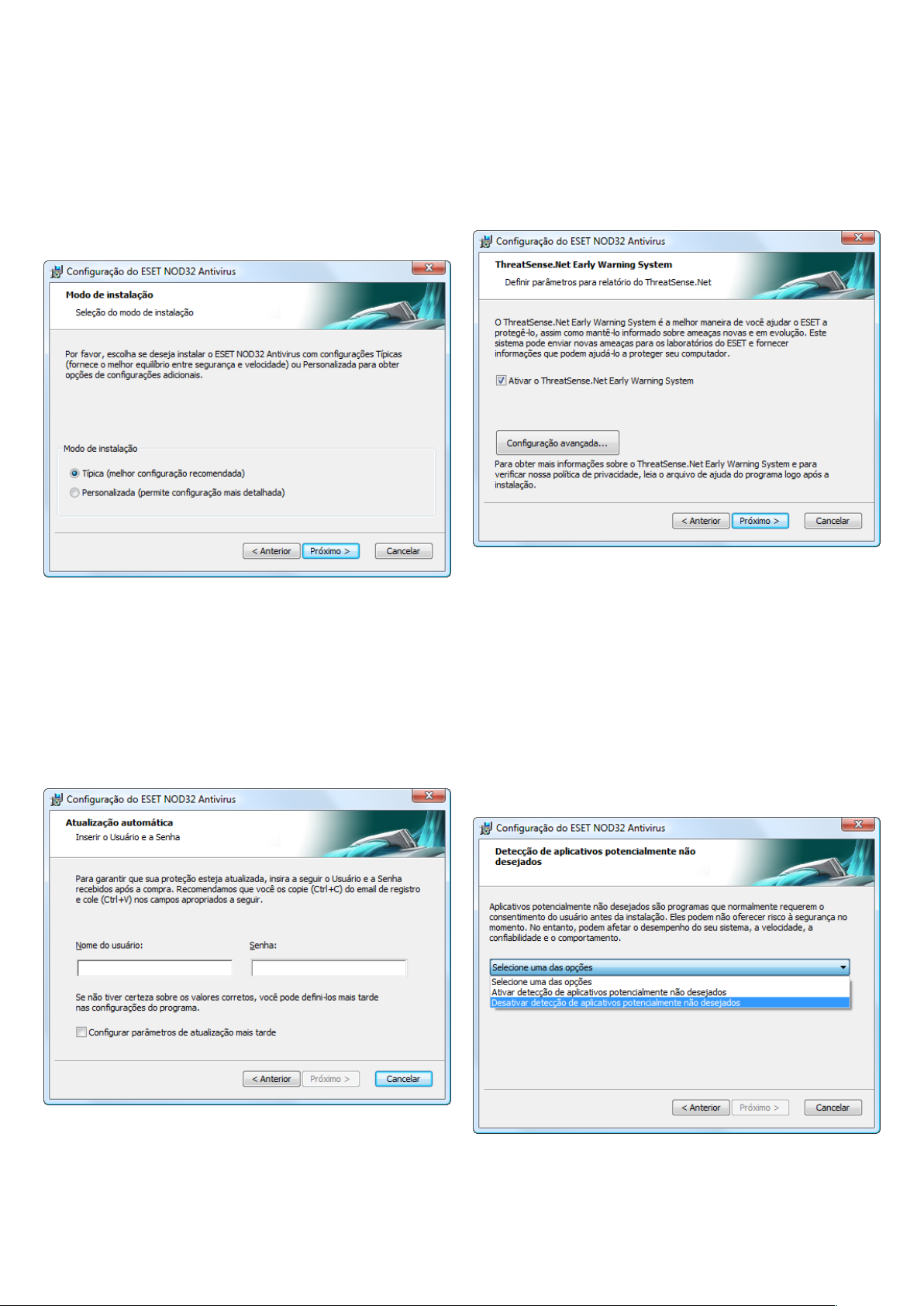

A próxima etapa da instalação é a configuração do ThreatSense.Net

Early Warning System. O ThreatSense.Net Early Warning System

ajuda a garantir que a ESET seja informada contínua e imediatamente

sobre novas ameaças para proteger rapidamente seus clientes.

O sistema permite o envio de novas ameaças para o laboratório de

vírus da ESET, onde elas são analisadas, processadas e adicionadas

aos bancos de dados de assinatura de vírus.

2.1 Instalação típica

A Instalação típica é recomendada para usuários que desejam

instalar o ESET NOD32 Antivírus com as configurações padrão.

As configurações padrão do programa fornecem o nível máximo de

proteção, um fato apreciado pelos usuários que não desejam definir

configurações detalhadas.

A primeira e muito impor tante etapa é digitar o nome de usuário

e a senha para atualização automática do programa. Essa etapa

tem um papel significativo no fornecimento de proteção constante

ao sistema.

Por padrão, a caixa de seleção Ativar o ThreatSense.Net

Early Warning System está selecionada, o que ativará esse

recurso. Clique em Configuração avançada... para modificar as

configurações detalhadas para o envio de arquivos suspeitos.

A próxima etapa do processo de instalação é a configuração

da Detecção de aplicativos potencialmente indesejados. Os

aplicativos potencialmente indesejados não são necessariamente

maliciosos, mas podem afetar negativamente o comportamento do

sistema operacional.

Esses aplicativos são frequentemente vinculados a outros

programas e podem ser difíceis de notar durante o processo de

instalação. Embora esses aplicativos geralmente exibam uma

notificação durante a instalação, eles podem ser instalados

facilmente sem o seu consentimento.

Digite o seu Nome de usuário e Senha, ou seja, os dados de

autenticação recebidos após a compra ou o registro do produto,

nos campos correspondentes. Se você não tiver o Nome de usuário

e a Senha disponíveis no momento, selecione a opção Configurar

parâmetros de atualização mais tarde. Os dados de autenticação

podem ser inseridos posteriormente a qualquer momento,

diretamente no programa.

Selecione a opção Ativar detecção de aplicativos potencialmente

indesejados para permitir que o ESET NOD32 Antivirus detecte este

tipo de ameaça (recomendável).

6

A última etapa no modo de Instalação típica é a confirmação da

instalação clicando no botão Instalar.

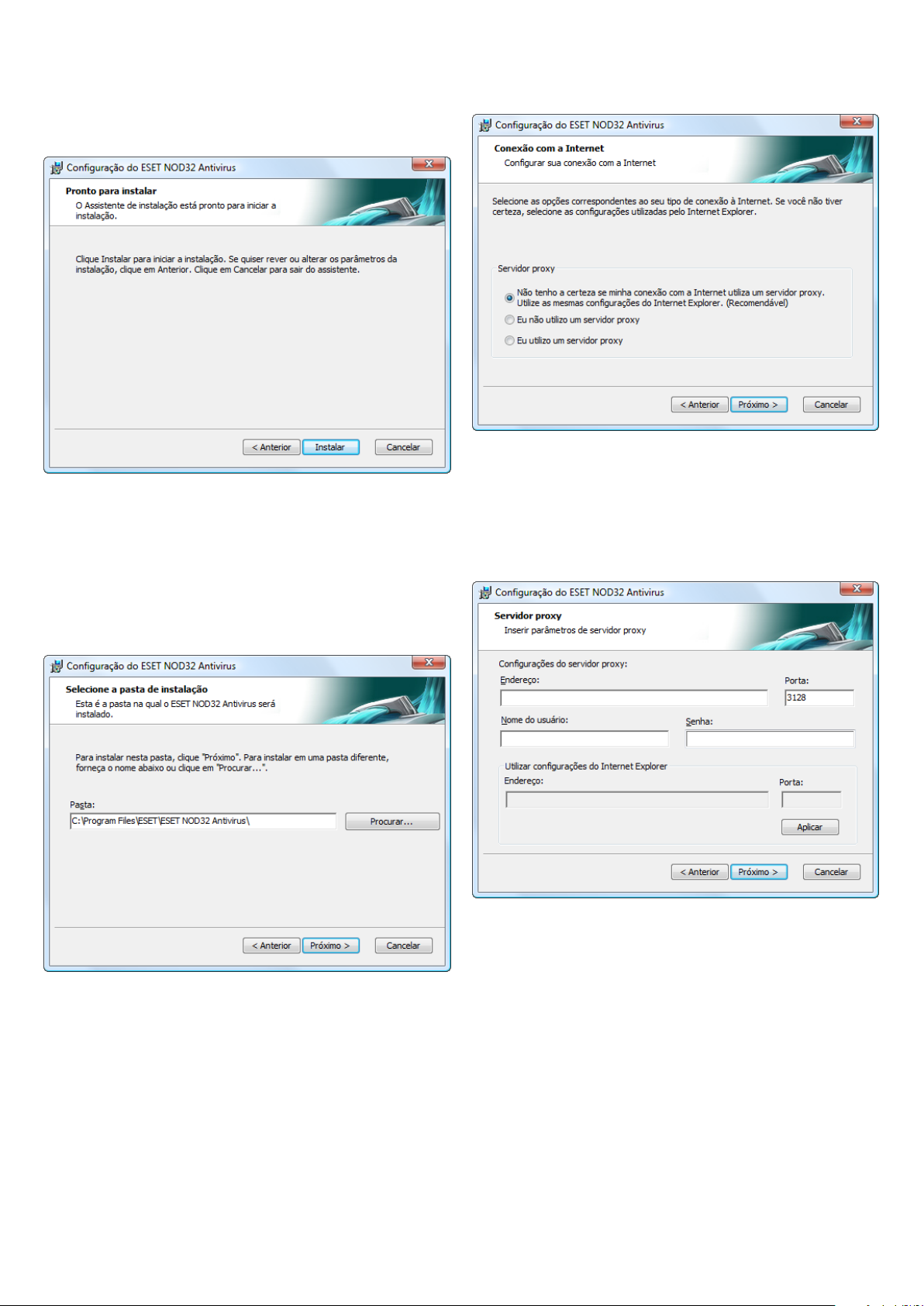

2.2 Instalação personalizada

A instalação personalizada é destinada a usuários experientes

em ajuste de programas e que desejam modificar configurações

avançadas durante a instalação.

Se utilizar um servidor proxy, ele deverá ser configurado

corretamente para que as atualizações de assinatura de vírus

funcionem adequadamente. Se você não souber se utiliza ou não um

servidor proxy para se conectar à Internet, mantenha a configuração

padrão Não tenho certeza se a minha conexão com a Internet usa

um servidor proxy. Utilize as mesmas configurações do Internet

Explorer e clique em Avançar. Se não utilizar um servidor proxy,

selecione a opção correspondente.

A primeira etapa é selecionar o local de destino para a instalação. Por

padrão, o programa é instalado em C:\Arquivos de Programas\ESET\

ESET NOD32 Antivírus\. Clique em Procurar… para alterar esse local

(não recomendável).

Em seguida, Digite seu nome de usuário e senha. Essa etapa é igual

à da Instalação típica (consulte a página 5).

Depois de digitar o seu Nome de usuário e Senha, clique em Avançar

para Configurar sua conexão com a Internet.

Para definir as configurações do servidor proxy, selecione Eu utilizo

um servidor proxy e clique em Avançar. Digite o endereço IP ou

o URL do seu servidor proxy no campo Endereço. No campo Porta,

especifique a porta em que o servidor proxy aceita as conexões

(3128 por padrão). Caso o servidor proxy exija autenticação, um

nome de usuário e uma senha válidos devem ser digitados, o que

concede acesso ao servidor proxy. As configurações do servidor

proxy também podem ser copiadas do Internet Explorer se desejar.

Para fazer isso, clique em Aplicar e confirme a seleção.

7

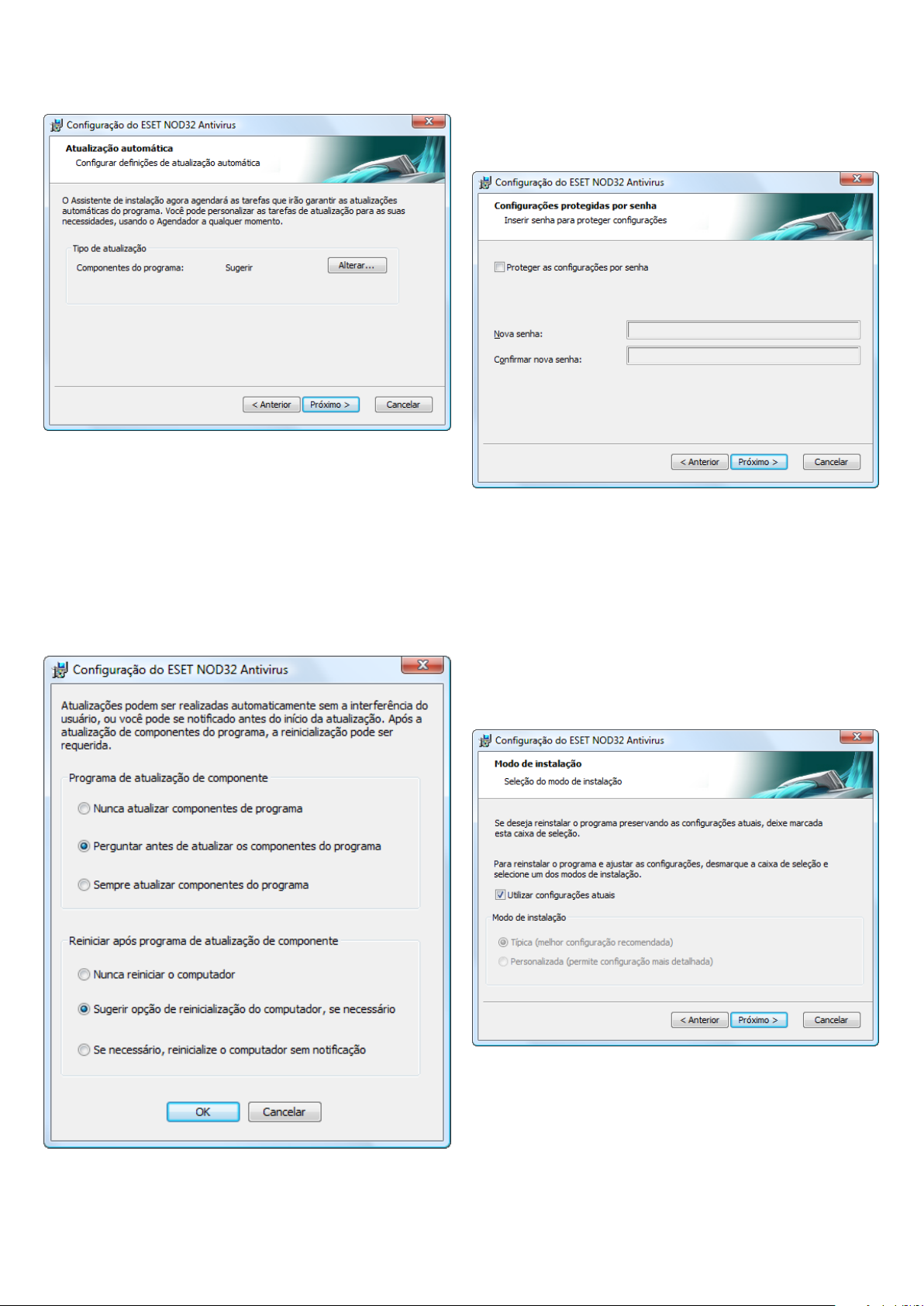

Clique em Avançar para prosseguir na janela Configurar definições

de atualização automática. Essa etapa permite especificar como

as atualizações automáticas dos componentes do programa

serão tratadas no sistema. Clique em Alterar... para acessar as

configurações avançadas.

Se não desejar atualizar os componentes do programa, selecione

Nunca atualizar componentes do programa. A ativação da

opção Perguntar antes de fazer download dos componentes do

programa exibirá uma janela de confirmação para fazer download

dos componentes do programa. Para ativar a atualização automática

dos componentes do programa sem avisar, selecione a opção Realizar

a atualização dos componentes do programa, se disponível.

A próxima etapa da instalação é Digitar uma senha para proteger

os parâmetros do programa. Escolha uma senha com a qual deseja

proteger o programa. Digite a senha novamente para confirmar.

As etapas Configuração do ThreatSense.Net Early Warning

System e Detecção de aplicativos potencialmente indesejados

são as mesmas de uma Instalação típica e não são mostradas aqui

(consulte a página 5).

A última etapa mostra uma janela que exige o seu consentimento

para instalar.

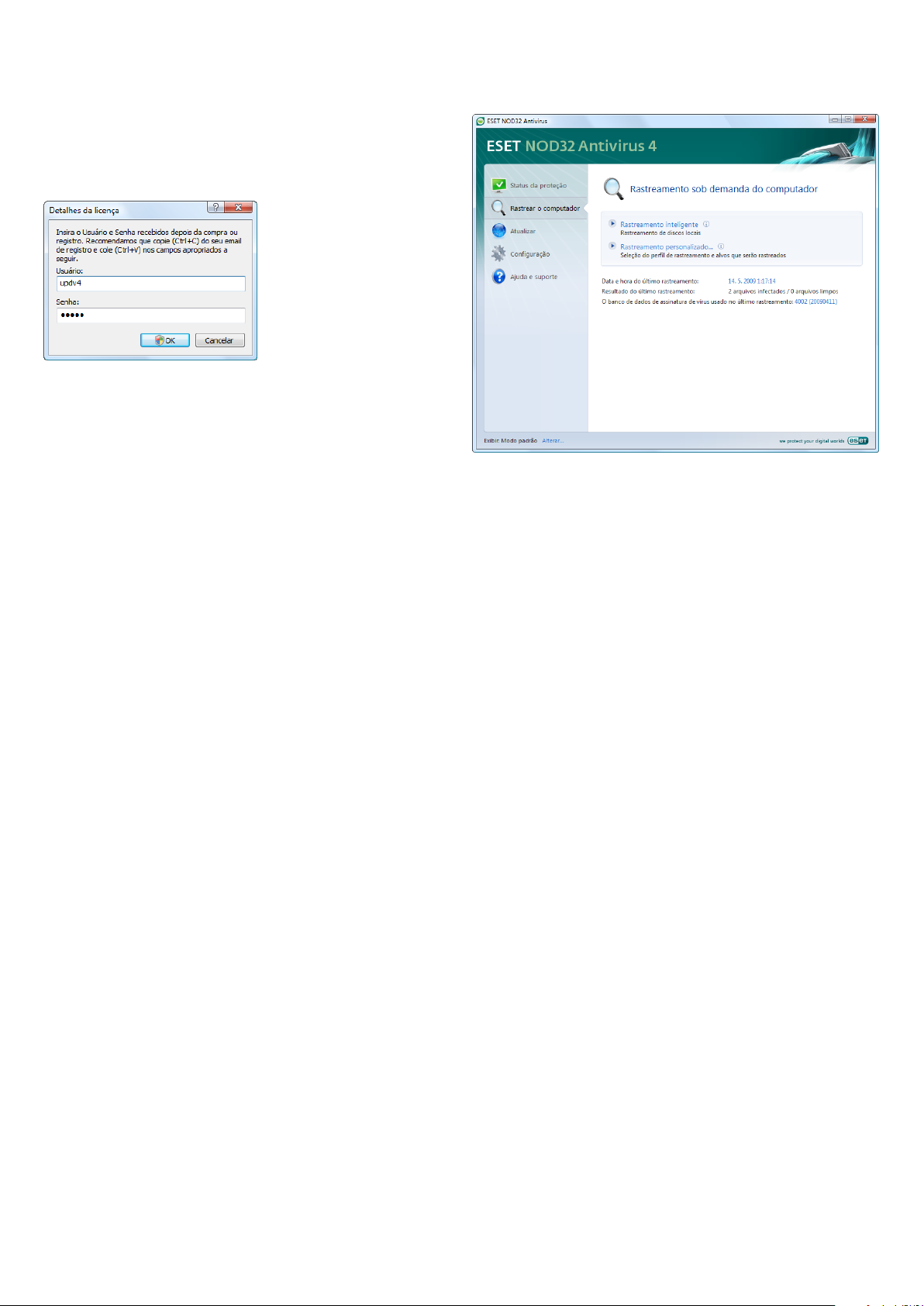

2.3 Uso de configurações originais

Se você reinstalar o ESET NOD32 Antivírus, a opção Utilizar

configurações atuais será exibida. Selecione essa opção para

transferir parâmetros de configuração da instalação original para

uma nova instalação.

2.4 Digitação de nome de usuário e senha

Para obter a funcionalidade ideal, é impor tante que o programa seja

atualizado automaticamente. Isso somente será possível se o nome

de usuário e a senha corretos forem digitados na configuração da

atualização.

OBSERVAÇÃO: Após uma atualização dos componentes do programa,

uma reinicialização é normalmente necessária. A configuração

recomendada é: Se necessário, reinicie o computador sem

notificação.

8

Se você não digitou o seu nome de usuário e a senha durante

a instalação, poderá digitá-los agora. Na janela principal do

programa, clique na opção Atualizar e, em seguida, na opção

Configuração de nome de usuário e senha... Digite os dados

recebidos com a licença do produto na janela Detalhes da licença.

2.5 Rastreamento sob demanda do computador

Após a instalação do ESET NOD32 Antivírus, um rastreamento

no computador para verificar a presença de código malicioso

deverá ser executado. Para iniciar o rastreamento rapidamente,

selecione Rastrear o computador no menu principal e selecione

Rastreamento padrão na janela principal do programa. Para obter

mais informações sobre o recurso Rastreamento do computador,

consulte o capítulo “Rastreamento do computador”.

9

3. Guia do iniciante

Este capítulo fornece uma visão geral inicial do ESET NOD32 Antivírus

e de suas configurações básicas.

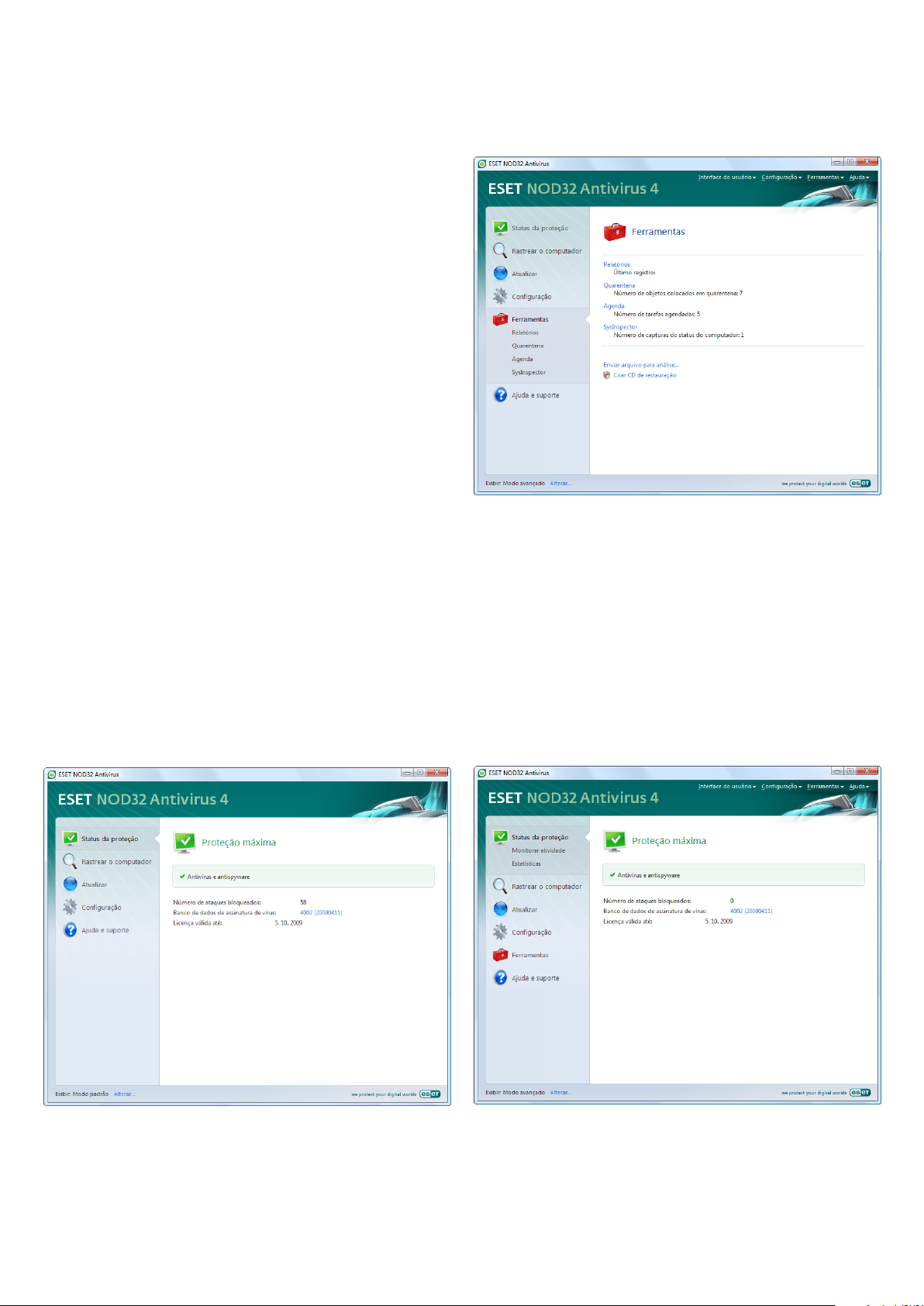

3.1 Introdução ao design da interface do usuário – modos

A janela principal do ESET NOD32 Antivírus é dividida em duas seções

principais. A coluna à esquerda fornece acesso ao menu principal

de fácil utilização. A janela principal do programa à direita ser ve

principalmente para exibir informações correspondentes à opção

selecionada no menu principal.

A seguir, há uma descrição dos botões dentro do menu principal:

Status da proteção – Em um formato de fácil utilização, ele fornece

informações sobre o status de proteção do ESET NOD32 Antivírus. Se

o modo Avançado estiver ativado, o status de todos os módulos de

proteção será exibido. Clique em um módulo para exibir o seu status

atual.

Rastrear o computador – Essa opção permite que o usuário

configure e inicie o rastreamento sob demanda do computador.

Atualizar – Selecione essa opção para acessar o módulo de

atualização que gerencia atualizações para o banco de dados de

assinatura de vírus.

Configuração – Selecione essa opção para ajustar o nível de

segurança do seu computador. Se o modo Avançado estiver ativado,

o módulo de proteção dos submenus Antivírus e antispyware será

exibido.

Ferramentas – Essa opção está disponível somente no modo

Avançado. Fornece acesso a Relatórios, Quarentena e Agenda.

Ajuda e suporte – Selecione essa opção para acessar os arquivos

da ajuda, a base de conhecimento da ESET, o site da ESET na Web

e acessar uma solicitação de suporte ao Atendimento ao cliente.

A interface do usuário do ESET NOD32 Antivírus permite que os

usuários alternem entre os modos Padrão e Avançado. Para alternar

entre os modos, consulte o link Exibir localizado no canto inferior

esquerdo da tela principal do ESET NOD32 Antivírus. Clique nesse

botão para selecionar o modo de exibição desejado.

O modo padrão fornece acesso aos recursos necessários para

operações comuns. Ele não exibe opções avançadas.

A alternância para o modo Avançado adiciona a opção Ferramentas

ao menu principal. A opção Ferramentas permite que o usuário

acesse a Agenda, a Quarentena ou exiba os relatórios do ESET

NOD32 Antivírus.

OBSERVAÇÃO: Todas as instruções restantes deste guia ocorrerão

no modo Avançado.

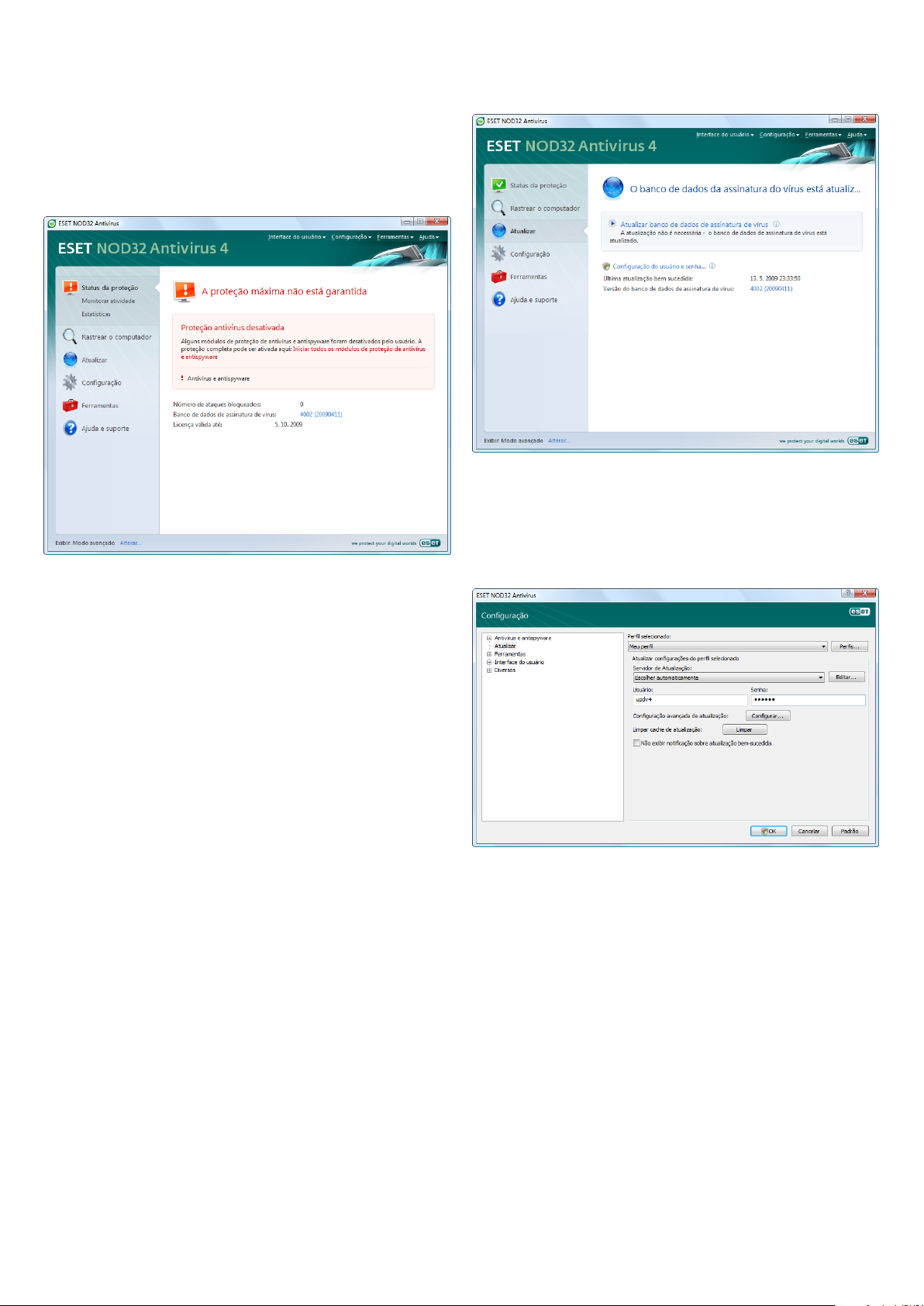

3.1.1 Verificação do funcionamento do sistema

Para exibir o Status da proteção, clique nessa opção no topo do

menu principal. O submenu Antivírus e antispyware será exibido

diretamente abaixo, e um resumo de status sobre a operação do

ESET NOD32 Antivírus será exibido na janela principal do programa.

Depois de clicar em Antivírus e antispyware, será mostrado na janela

principal do programa o status dos módulos de proteção individuais.

Se os módulos ativados estiverem funcionando adequadamente,

uma marca verde será atribuída a eles. Caso contrário, um ponto

de exclamação vermelho ou um ícone de notificação laranja será

exibido, e informações adicionais sobre o módulo serão mostradas

na parte superior da janela. Uma solução sugerida para corrigir

o módulo também é exibida. Para alterar o status dos módulos

individuais, clique em Configuração no menu principal e clique

no módulo desejado.

10

3.1.2 O que fazer se o programa não funciona adequadamente

Se o ESET NOD32 Antivírus detectar um problema em qualquer um

dos seus módulos de proteção, ele será relatado na janela Status

da proteção. Uma sugestão para a solução do problema também

é fornecida aqui.

Se não for possível solucionar um problema utilizando a lista exibida

de problemas conhecidos e soluções, clique em Ajuda e suporte para

acessar os arquivos de ajuda ou procure a Base de conhecimento. Se

uma solução ainda não puder ser encontrada, você pode enviar uma

solicitação de supor te ao Atendimento ao cliente da ESET. Com base

nessas informações fornecidas, nossos especialistas podem responder

rapidamente às suas questões e aconselhá-lo com mais eficiência

sobre o problema.

A janela Configuração avançada (pressione F5 para acessar) contém

outras opções de atualização detalhadas. O menu suspenso Atualizar

servidor: deve ser configurado como Escolher automaticamente.

Para configurar as opções de atualização avançadas, como o modo

de atualização, o acesso ao ser vidor proxy, acessar as atualizações

em um servidor local e criar cópias de assinatura de vírus (ESET

NOD32 Antivírus Business Edition), clique no botão Configuração...

3.2 Configuração da atualização

A atualização do banco de dados de assinatura de vírus e a atualização

dos componentes do programa são partes importantes no fornecimento

de proteção completa contra códigos maliciosos. Dê atenção especial

à configuração e operação delas. No menu principal, selecione

Atualizar e clique em Atualizar banco de dados de assinatura de

vírus na janela principal do programa para verificar instantaneamente

quanto à disponibilidade de uma atualização de banco de dados mais

recente. Configuração de nome de usuário e senha... exibe uma

caixa de diálogo em que o Nome de usuário e Senha, recebidos no

momento da compra, devem ser digitados.

Se o Nome de usuário e a Senha foram digitados durante a instalação

do ESET NOD32 Antivírus, você não será solicitado a fornecê-los

neste ponto.

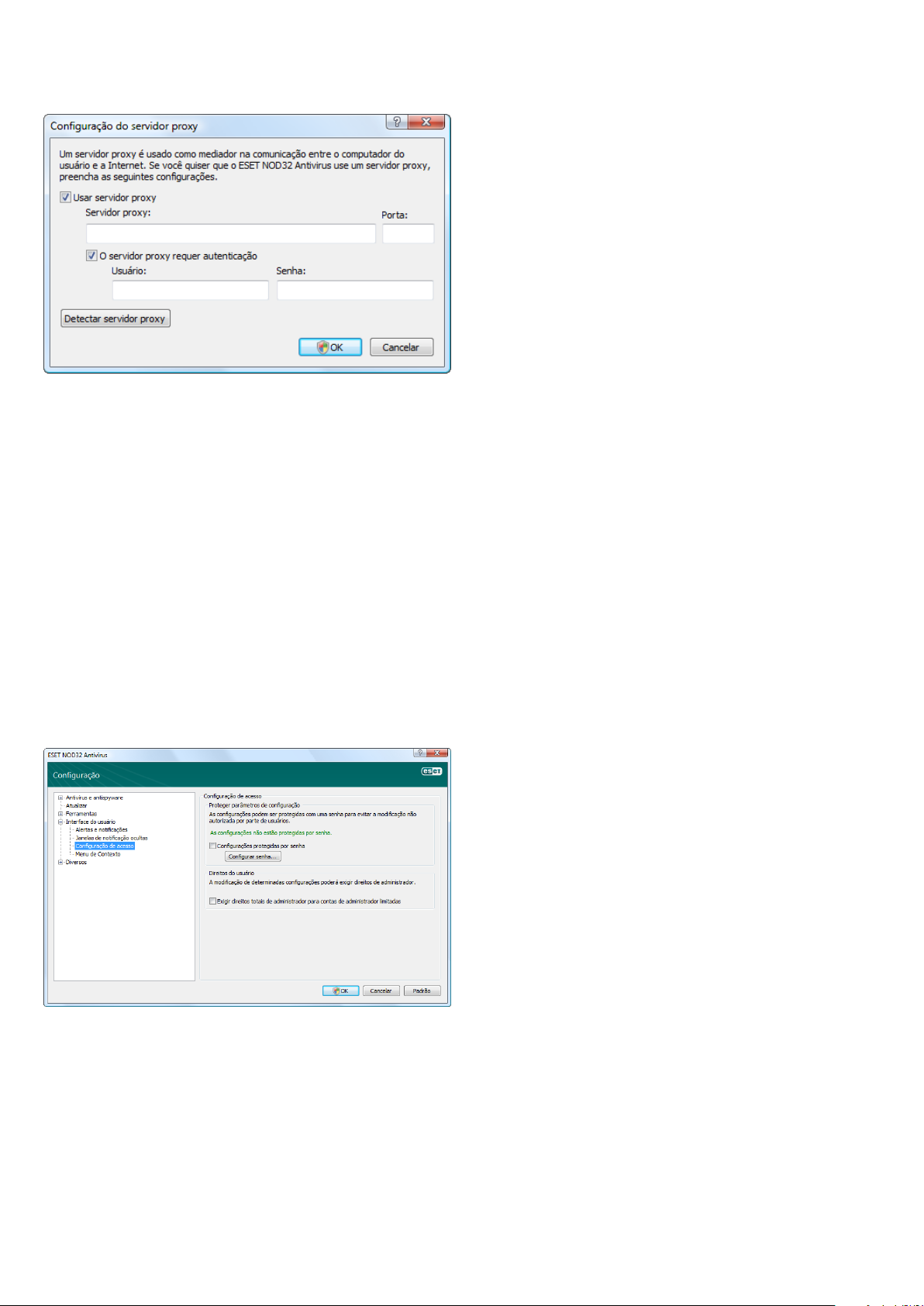

3.3 Configuração do servidor proxy

Se utilizar um servidor proxy para mediar a conexão com a Internet

em um sistema utilizando o ESET NOD32 Antivírus, ele deve ser

especificado na Configuração avançada (F5). Para acessar a janela

de configuração do Servidor proxy, clique em Diversos > Servidor

proxy, na árvore Configuração avançada. Marque a caixa de seleção

Usar servidor proxy e digite o endereço IP e a porta do ser vidor

proxy, junto com os dados de autenticação.

11

Se essas informações não estiverem disponíveis, é possível tentar

detectar automaticamente as configurações do ser vidor proxy

para o ESET NOD32 Antivirus, clicando no botão Detectar servidor

proxy.

OBSERVAÇÃO: As opções de servidor proxy para diferentes perfis de

atualização podem variar. Nesse caso, configure o servidor proxy na

configuração avançada de atualização

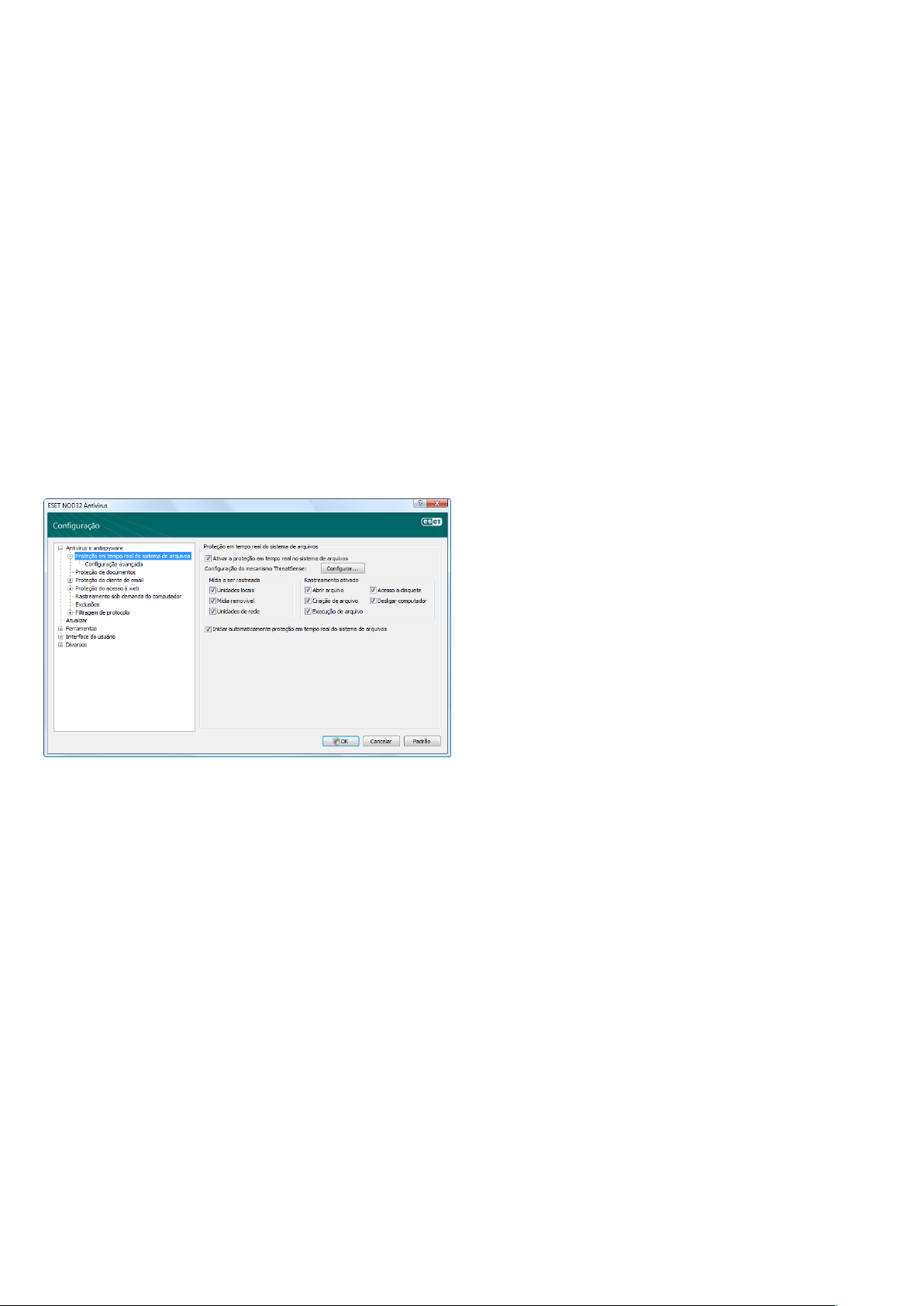

3.4 Proteção de configurações

As Configurações do ESET NOD32 Antivírus podem ser muito

importantes na perspectiva da política de segurança de sua

organização. Modificações não autorizadas podem potencialmente

pôr em risco a estabilidade e a proteção do seu sistema. Para proteger

os parâmetros da configuração por senha, inicie no menu principal

e clique em

Configuração > Entrar na configuração avançada... >

Interface do usuário > Proteção de configurações e clique no

botão Inserir senha...

Digite uma senha, confirme-a digitando-a novamente e clique

em OK. Essa senha será exigida para as modificações futuras nas

configurações do ESET NOD32 Antivírus.

12

4. Trabalho com o ESET NOD32 Antivírus

4.1 Proteção antivírus e antispyware

A proteção antivírus protege contra ataques de sistemas maliciosos

ao controlar arquivos, emails e a comunicação pela Internet. Se uma

ameaça for detectada, o módulo antivírus pode eliminá-la primeiro

bloqueando-a e, em seguida, limpando, excluindo ou movendo-a para

a quarentena.

4.1.1 Proteção em tempo real do sistema de arquivos

A proteção em tempo real do sistema de arquivos controla todos

os eventos do sistema relacionados a antivírus. Todos os arquivos

são verificados quanto a código malicioso no momento em que

são abertos, criados ou executados no computador. A proteção do

sistema em tempo real é ativada na inicialização do sistema.

4.1.1.1 Configuração de controle

A proteção de sistema de arquivos em tempo real verifica todos os

tipos de mídia e é acionada por vários eventos. O controle utiliza os

métodos de detecção da tecnologia ThreatSense (conforme descrito

em Configuração de parâmetros do mecanismo ThreatSense).

O comportamento do controle em arquivos recém-criados e em

arquivos existentes pode variar. Em arquivos recém-criados,

é possível aplicar um nível mais profundo de controle.

4.1.1.1.3 Parâmetros adicionais do ThreatSense para arquivos

criados e modificados recentemente

A probabilidade de infecção em arquivos recém-criados ou recémmodificados é comparativamente mais alta que nos arquivos já

existentes. É por isso que o programa verifica esses arquivos com mais

parâmetros de rastreamento. Junto com os métodos de rastreamento

baseados em assinaturas comuns, é usada heurística avançada, que

aumenta enormemente os índices de detecção. Além dos arquivos

recém-criados, o rastreamento também é feito nos arquivos de

extração automática (SFX) e nos empacotadores em tempo de

execução (arquivos executáveis compactados internamente).Por

padrão, os arquivos compactados são rastreados até o décimo nível

de aninhamento e são verificados, independentemente do tamanho

real deles. Desmarque a opção Configuração padrão de rastreamento

em arquivos compactados para modificar as configurações de

rastreamento em arquivos compactados.

4.1.1.1.4 Configuração avançada

Para fornecer baixo impacto no sistema ao usar a proteção em

tempo real, os arquivos já verificados não serão rastreados repetidas

vezes (a menos que tenham sido modificados). Os arquivos são

verificados novamente logo após cada atualização do banco de

dados de assinaturas de vírus. Esse comportamento é configurado

utilizando a opção Rastreamento otimizado. Se esse recurso for

desativado, todos os arquivos serão rastreados sempre que forem

acessados.

Por padrão, a proteção em tempo real é iniciada no momento da

inicialização do sistema operacional, fornecendo rastreamento

ininterrupto. Em casos especiais (por exemplo, se houver um

conflito com outro rastreador em tempo real), a proteção em tempo

real poderá ser interrompida, desativando a opção Inicialização

automática da proteção em tempo real do sistema de arquivos.

4.1.1.1.1 Mídia a ser rastreada

Por padrão, todos os tipos de mídia são rastreados quanto a ameaças

potenciais.

Unidades locais – Controla todas as unidades de disco rígido do sistema

Mídia removível – Disquetes, dispositivos de armazenamento USB, etc.

Unidades de rede – Rastreia todas as unidades mapeadas

Recomendamos manter as configurações padrão e modificá-las

somente em casos específicos, como quando o rastreamento de

determinada mídia tornar muito lenta a transferência de dados.

4.1.1.1.2 Rastreamento ativado (Rastreamento acionado por evento)

Por padrão, todos os arquivos são verificados na aber tura, execução

ou criação. Recomendamos que você mantenha as configurações

padrão, uma vez que elas fornecem o nível máximo de proteção em

tempo real ao seu computador.

A opção Acesso a disquete fornece o controle do setor de inicialização

do disquete quando essa unidade for acessada. A opção Desligar

computador fornece o controle dos setores de inicialização do disco

rígido durante o desligamento do computador. Embora os vírus de

inicialização sejam raros atualmente, recomendamos deixar essas

opções ativadas, pois sempre há a possibilidade de infecção por um

vírus de inicialização de origem alternativa.

Por padrão, a heurística avançada não é utilizada quando os arquivos

são executados. Entretanto, em alguns casos, pode ser que você

queira ativar essa opção (marcando a opção Heurística avançada

na execução de arquivos). Observe que a heurística avançada

pode tornar mais lenta a execução de alguns programas devido ao

aumento dos requisitos do sistema

4.1.1.2 Níveis de limpeza

A proteção em tempo real possui três níveis de limpeza (para acessar,

clique no botão Configuração... na seção Proteção em tempo

real do sistema de arquivos e, em seguida, clique na ramificação

Limpeza).

O primeiro nível exibe uma janela de alerta com as opções •

disponíveis para cada ameaça encontrada. O usuário precisa

escolher uma ação para cada ameaça individualmente. Esse nível

é destinado aos usuários mais avançados que sabem o que fazer

com cada tipo de ameaça.

O nível médio escolhe e executa automaticamente uma ação •

predefinida (dependendo do tipo de ameaça). A detecção

e a exclusão de um arquivo infectado são assinaladas por uma

mensagem de informação localizada no canto inferior direito

da tela. Entretanto, uma ação automática não é realizada se

a ameaça estiver localizada dentro de um arquivo compactado

que também contenha arquivos limpos, e não será realizada

em objetos para os quais não haja ação predefinida.

O terceiro nível é o mais “agressivo” – todos os objetos infectados •

são limpos. Uma vez que esse nível poderia potencialmente

resultar em perda de arquivos válidos, recomendamos que seja

usado somente em situações específicas.

Loading...

Loading...