Посібник користувача

Microsoft® Windows® 7/

Vista/XP/2000/2003/2008

Зміст

1. ESET NOD32 Antivirus4 ..........................4

1.1 Що нового ...................................................................4

1.2 Вимоги до системи ...................................................... 4

2. Інсталяція.............................................5

2.1. Типова інсталяція ........................................................ 5

2.2. Вибіркова інсталяція .................................................... 6

2.3 Використання початкових параметрів .......................... 7

2.4 Введення імені користувача та пароля ......................... 8

2.5 Перевірка комп’ютера за вимогою ............................... 8

Авторські права © 2009 ESET, spol. sr. o.

ESET NOD32 Antivirus розроблений компанією

ESET, spol. s r.o.

Для отримання докладнішої інформації відвідайте

www.eset.com.ua.

Усі права захищено. Забороняється відтворювати,

зберігати вінформаційно-пошуковій системі або

передавати убудь-якій формі та будь-якими засобами

(електронними, механічними, шляхом фотокопіювання,

запису, сканування чи іншим чином) будь-яку частину цієї

документації без письмового дозволу автора.

ESET, spol. s r.o. зберігає за собою право змінювати без

попередження будь-яке описане програмне забезпечення.

Служба підтримки клієнтів вусьому світі:

www.eset.eu/support

Служба підтримки клієнтів уПівнічній Америці:

www.eset.com/support

РЕД.20090706-001

3. Посібник для початківців ......................9

3.1 Огляд інтерфейсу користувача – режими ...................... 9

3.1.1 Перевірка роботи системи ...................................9

3.1.2 Що робити, коли програма

не працює належним чином ................................9

3.2 Настройка оновлень ...................................................10

3.3 Настройка проксі-сервера ...........................................10

3.4 Захист параметрів ......................................................10

4. Робота зпрограмою

ESET NOD32 Antivirus

4.1 Захист від вірусів ішпигунських програм......................11

4.1.1 Захист файлової системи врежимі

реального часу .................................................... 11

4.1.1.1 Настройка контролю ........................................... 11

4.1.1.1.1 Перевірка носіїв .................................................. 11

4.1.1.1.2 Перевірка, ініційована подією ............................. 11

4.1.1.1.3 Додаткові параметри ThreatSense для

новостворених та змінених файлів ..................... 11

4.1.1.1.4 Додаткові параметри .......................................... 11

4.1.1.2 Рівні очистки ....................................................... 11

4.1.1.3 Зміна конфігурації захисту

врежимі реального часу ..................................... 12

4.1.1.4 Перевірка захисту врежимі реального часу ........ 12

4.1.1.5 Що робити, якщо захист врежимі

реального часу непрацює ...................................12

4.1.2 Захист поштового клієнта ................................... 12

4.1.2.1 Перевірка протоколу POP3 .................................. 12

4.1.2.1.1 Сумісність............................................................13

4.1.2.2 Інтеграція зпоштовими клієнтами ......................13

4.1.2.2.1 Додавання повідомлень-ознак до тіла

поштових повідомлень ....................................... 13

............................ 11

4.1.2.3 Видалення інфікованих повідомлень ..................14

4.1.3 Захист доступу до Інтернету ................................14

4.1.3.1 HTTP, HTTPs .........................................................14

4.1.3.1.1 Керування адресами ...........................................14

4.1.3.1.2 Веб-браузери.......................................................15

4.1.4 Перевірка комп’ютера .........................................15

4.1.4.1 Тип перевірки ......................................................15

4.1.4.1.1 Smart сканування ................................................15

4.1.4.1.2 Розширене сканування .......................................15

4.1.4.2 Об’єкти перевірки................................................16

4.1.4.3 Профілі перевірки ...............................................16

4.1.5 Фільтрація протоколів .........................................16

4.1.5.1 SSL ....................................................................... 17

4.1.5.1.1 Довірені сертифікати ........................................... 17

4.1.5.1.2 Виключені сертифікати .......................................17

4.1.6 Настройка параметрів підсистеми ThreatSense ...17

4.1.6.1 Настройка об’єктів .............................................. 17

4.1.6.2 Параметри ..........................................................18

4.1.6.3 Очистка ...............................................................18

4.1.6.4 Розширення ........................................................18

4.1.6.5 Обмеження .........................................................19

4.1.6.6 Інше ....................................................................19

4.1.7 Виявлено загрозу ................................................19

4.2 Оновлення програми ................................................. 20

4.2.1 Настройка оновлень ..........................................20

4.2.1.1 Профілі оновлення .............................................20

4.2.1.2 Додаткові параметри оновлення ........................21

4.2.1.2.1 Режим оновлення................................................ 21

4.2.1.2.2 Проксі-сервер ...................................................... 21

4.2.1.2.3 Підключення до локальної мережі ..................... 22

4.2.1.2.4 Створення дзеркала оновлення ......................... 22

4.2.1.2.4.1 Оновлення із дзеркала ....................................... 23

4.2.1.2.4.2 Усунення неполадок під час оновлення

із дзеркала .......................................................... 24

4.2.2 Як створити завдання оновлення ....................... 24

4.3 Завдання за розкладом ...............................................24

4.3.1 Призначення запланованих завдань .................. 24

4.3.2 Створення нових завдань ................................... 24

4.4 Карантин ....................................................................25

4.4.1 Переміщення файлів укарантин ........................ 25

4.4.2 Відновлення зкарантину ................................... 25

4.4.3 Відправка файлів зкарантину на аналіз .............25

4.5 Журнали.................................................................... 26

4.5.1 Обслуговування журналів .................................. 26

4.6 Інтерфейс користувача .............................................. 26

4.6.1 Сигнали та сповіщення ...................................... 27

4.7 ThreatSense.Net ......................................................... 28

4.7.1 Підозрілі файли .................................................. 28

4.7.2 Статистика .........................................................29

4.7.3 Надсилання ....................................................... 29

4.8 Віддалене адміністрування ........................................ 29

4.9 Ліцензія ..................................................................... 30

5. Досвідчений користувач ......................31

5.1 Настройка проксі-сервера ........................................... 31

5.2 Експорт/імпорт параметрів ......................................... 31

5.2.1 Експорт параметрів .............................................31

5.2.2 Імпорт параметрів ...............................................31

5.3 Командна строка ........................................................32

5.4 ESET SysInspector ........................................................32

5.4.1 Інтерфейс користувача та використання

програми ........................................................... 33

5.4.1.1 Елементи керування програми .......................... 33

5.4.1.2 Переміщення вESET SysInspector ....................... 33

5.4.1.3 Порівняти ..........................................................34

5.4.1.4 SysInspector як компонент

ESET NOD32 Antivirus4 ........................................ 34

5.5 ESET SysRescue ...........................................................35

5.5.1 Мінімальні системні вимоги .............................. 35

5.5.2 Інструкції зі створення компакт-диска

аварійного відновлення ..................................... 35

5.5.2.1 Папки ................................................................. 35

5.5.2.2 Антивірус ESET ................................................... 35

5.5.2.3 Додатково .......................................................... 35

5.5.2.4 Завантажувальний USB-пристрій ....................... 36

5.5.2.5 Запис .................................................................. 36

5.5.3 Робота зESET SysRescue ..................................... 36

5.5.3.1 Використання ESET SysRescue ............................ 36

6. Глосарій ............................................. 37

6.1 Типи проникнень ........................................................ 37

6.1.1 Віруси ................................................................. 37

6.1.2 Хробаки.............................................................. 37

6.1.3 Троянські програми ........................................... 37

6.1.4 Руткіти ............................................................... 37

6.1.5 Рекламне ПЗ .......................................................38

6.1.6 Шпигунські програми ........................................ 38

6.1.7 Потенційно небезпечні програми ...................... 38

6.1.8 Потенційно небажані програми .........................38

1. ESET NOD32 Antivirus4

ESET NOD32 Antivirus4 є наступником відзначеного багатьма

нагородами програмного продукту ESET NOD32 Antivirus 2.*.

Він використовує швидкість іточність виявлення ESET NOD32

Antivirus, які забезпечуються найновішою версією механізму

сканування ThreatSense®.

Упроваджені додаткові методи можуть проактивно блокувати

віруси, шпигунські та троянські програми, черв’яки, нав’язливу

рекламу іруткіти без уповільнення роботи системи та не

відволікаючи вас під час роботи або гри на комп’ютері.

1.1 Що нового

Великий досвід наших експертів зрозробки програмного

забезпечення втілено уповністю новій архітектурі програми ESET

NOD32 Antivirus, яка гарантує максимальний рівень виявлення

загроз змінімальними вимогами до системи.

• Антивірусний та антишпигунський захист

Модуль побудовано на основі механізму сканування ThreatSense®,

який вперше було застосовано увідзначеній багатьма нагородами

антивірусній системі NOD32 Antivirus. Ядро ThreatSense® оптимізовано

та удосконалено відповідно до нової архітектури ESET NOD32 Antivirus.

Функція Опис

Удосконалене

очищення

Режим фонової

перевірки

Менші файли

оновлень

Захист популярних

клієнтів

електронної пошти

Інші другорядні

вдосконалення

Зараз антивірусна система за допомогою

інтелектуальних технологій автоматично

очищує та видаляє більшість виявлених

проникнень, не вимагаючи втручання

користувача.

Перевірку комп’ютера можна запустити

уфоновому режимі, при цьому не

сповільнюючи роботу системи.

Завдяки оптимізації ядра розмір файлів

оновлення став меншим, ніж уверсії 2.7.

Окрім цього, удосконалено захист файлів

оновлення від пошкодження.

Наразі можна перевіряти вхідну пошту не

лише вMS Outlook, ай вOutlook Express,

Windows Mail, Windows Live Mail та Mozilla

Thunderbird.

– Прямий доступ до файлових систем для

досягнення високої швидкості та великої

пропускної здатності.

– Блокування доступу до інфікованих файлів

– Оптимізація взаємодії із Центром

безпеки Windows, включаючи Vista.

• Інші

Функція Опис

ESET SysRescue ESET SysRescue дозволяє користувачу

створити завантажувальний компакт-диск,

DVD-диск або USB-пристрій, який містить

систему ESET NOD32 Antivirus, що може

працювати незалежно від операційної

системи. Ці пристрої найкраще

використовувати для очищення системи

від проникнень, які важко видаляються.

ESET SysInspector ESET SysInspector, програма, яка ретельно

перевіряє комп’ютер, тепер інтегрована

безпосередньо вESET NOD32 Antivirus.

Якщо зв’язатися знашою службою

підтримки клієнтів за допомогою команди

«Довідка іпідтримка> Запит підтримки»

(рекомендовано), можна додати знімок

стану комп’ютера, створений за допомогою

ESET SysInspector.

Захист документів Модуль захисту документів перевіряє

документи Microsoft Oce перед

їх відкриттям, атакож файли, які

автоматично завантажуються Internet

Explorer, такі як елементи Microsoft ActiveX.

Self Defense Нова технологія Self Defense захищає

компоненти ESET NOD32 Antivirus від спроб

вимкнення або видалення.

Інтерфейс

користувача

1.2 Вимоги до системи

Для нормальної роботи програми ESET NOD32 Antivirus програмне

забезпечення та обладнання системи повинні відповідати наведеним

нижче вимогам.

ESET NOD32 Antivirus:

Windows 2000, XP 400МГц 32-розрядний/64-розрядний (x86/x64)

Інтерфейс користувача тепер дає

можливість працювати внеграфічному

режимі, вякому можна керувати ESET

NOD32 Antivirus за допомогою клавіатури.

Підвищена сумісність із програмою для

читання екрана допомагає користувачам

зі слабким зором ефективніше керувати

програмою.

128МБ оперативної пам’яті (ОЗП)

130МБ вільного місця на диску

Super VGA (800×600)

Windows 7, Vista 1ГГц 32-розрядний/64-розрядний (x86/x64)

512МБ оперативної пам’яті (ОЗП)

130МБ вільного місця на диску

Super VGA (800×600)

ESET NOD32 Antivirus Business Edition:

Windows 2000,

2000 Server, XP, 2003

Server

Windows 7, Vista,

Windows Server

2008

4

400МГц 32-розрядний/64-розрядний (x86/x64)

128МБ оперативної пам’яті (ОЗП)

130МБ вільного місця на диску

Super VGA (800×600)

1ГГц 32-розрядний/64-розрядний (x86/x64)

512МБ оперативної пам’яті (ОЗП)

130МБ вільного місця на диску

Super VGA (800×600)

2. Інсталяція

Після придбання програми інсталяційний пакет ESET NOD32

Antivirus можна завантажити звеб-сайту ESET увигляді файлу

зрозширенням .msi. Після запуску пакета майстер інсталяції допоможе

виконати базові настройки. Залежно від рівня деталізації параметрів,

можливі два типи інсталяції:

1. Типова інсталяція

2. Вибіркова інсталяція

Наступний крок інсталяції – настройка системи завчасного

попередження ThreatSense.Net. За допомогою системи завчасного

попередження ThreatSense.Net програма ESET безперервно отримує

сповіщення про нові загрози відразу після їх виникнення, що сприяє

швидкому захисту систем користувачів. Система дозволяє надсилати

нові підозрілі файли до антивірусної лабораторії ESET, де вони

аналізуються, обробляються та додаються до вірусних баз даних.

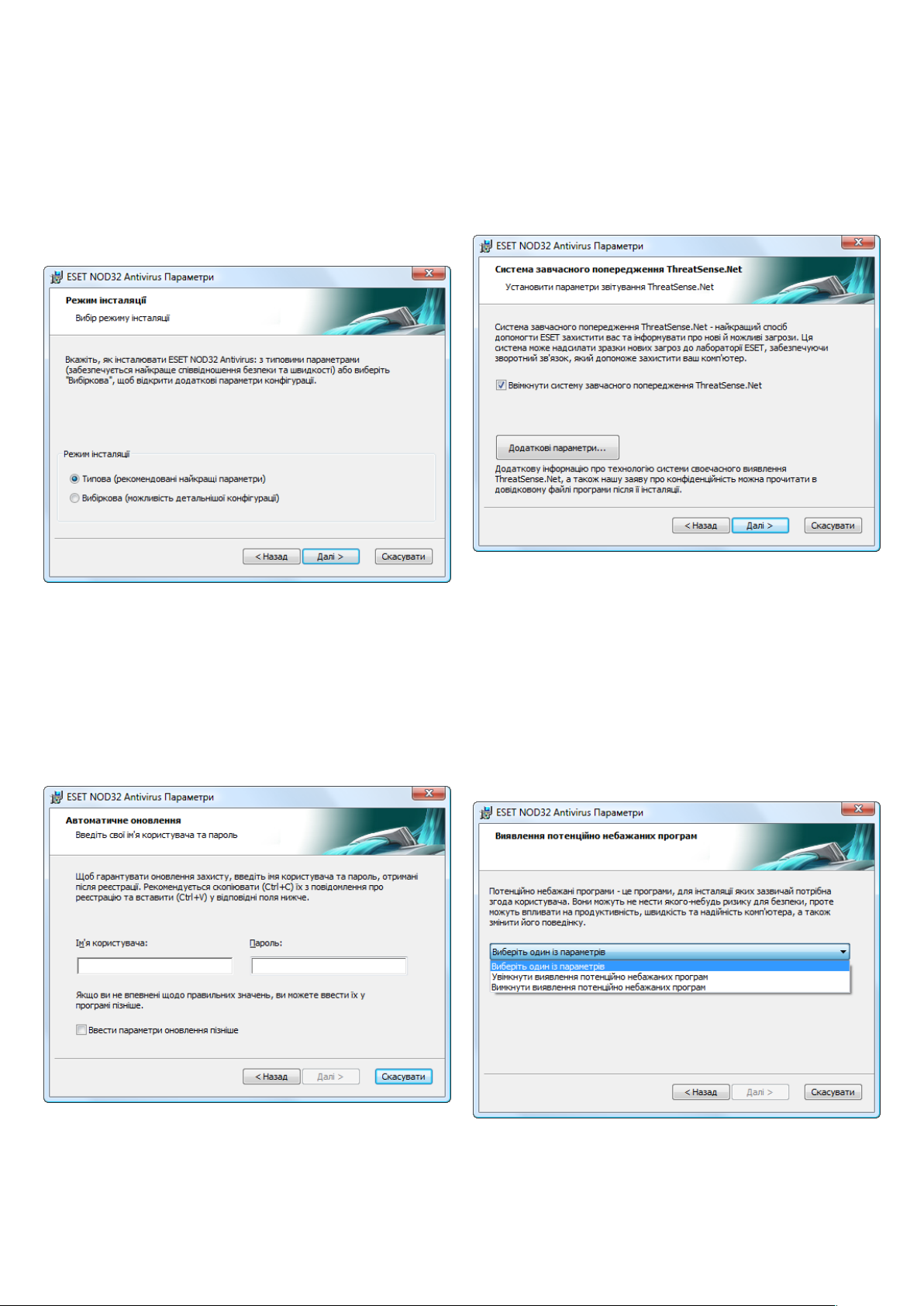

2.1. Типова інсталяція

Типова інсталяція рекомендована для користувачів, які хочуть

інсталювати ESET NOD32 Antivirus зпараметрами за замовчуванням.

Параметри за замовчуванням забезпечують максимальний рівень

захисту, що підходить користувачам, які не хочуть вдаватися

уподробиці настройки.

Перший (і дуже важливий) крок – введення імені користувача

та пароля для автоматичного оновлення програми. Що відіграє

важливу роль взабезпечені постійного захисту системи.

За замовчуванням установлюється прапорець Увімкнути систему

завчасного попередження ThreatSense.Net, завдяки чому цю

функцію буде ввімкнено. Клацніть Додаткові параметри..., щоб

змінити параметри відправки підозрілих файлів.

Наступний крок упроцесі інсталяції – настройка Виявлення

потенційно небажаних програм. Потенційно небажані

програми необов’язково можуть бути зловмисними, але вони

часто можуть негативно впливати на поведінку операційної системи.

Ці програми часто пов’язані зіншими програмами, тому їх буває

важко помітити під час інсталяції. Хоча під час інсталяції таких

програм зазвичай відображається запит про її підтвердження,

вони можуть бути легко інстальовані без вашої згоди.

Введіть увідповідні поля своє Ім’я користувача та Пароль, тобто

дані аутентифікації, отримані після придбання чи реєстрації

продукту. Якщо увас ще немає імені користувача та пароля,

виберіть варіант Застосувати параметри оновлення пізніше.

Дані аутентифікації можна ввести пізніше убудь-який час

безпосередньо за допомогою інтерфейсу програми.

Щоб дозволити ESET NOD32 Antivirus виявляти цей тип загрози,

виберіть параметр Увімкнути виявлення потенційно небажаних

програм (рекомендовано).

5

Останній крок урежимі типової інсталяції – підтвердження інсталяції

натисканням кнопки Інсталювати.

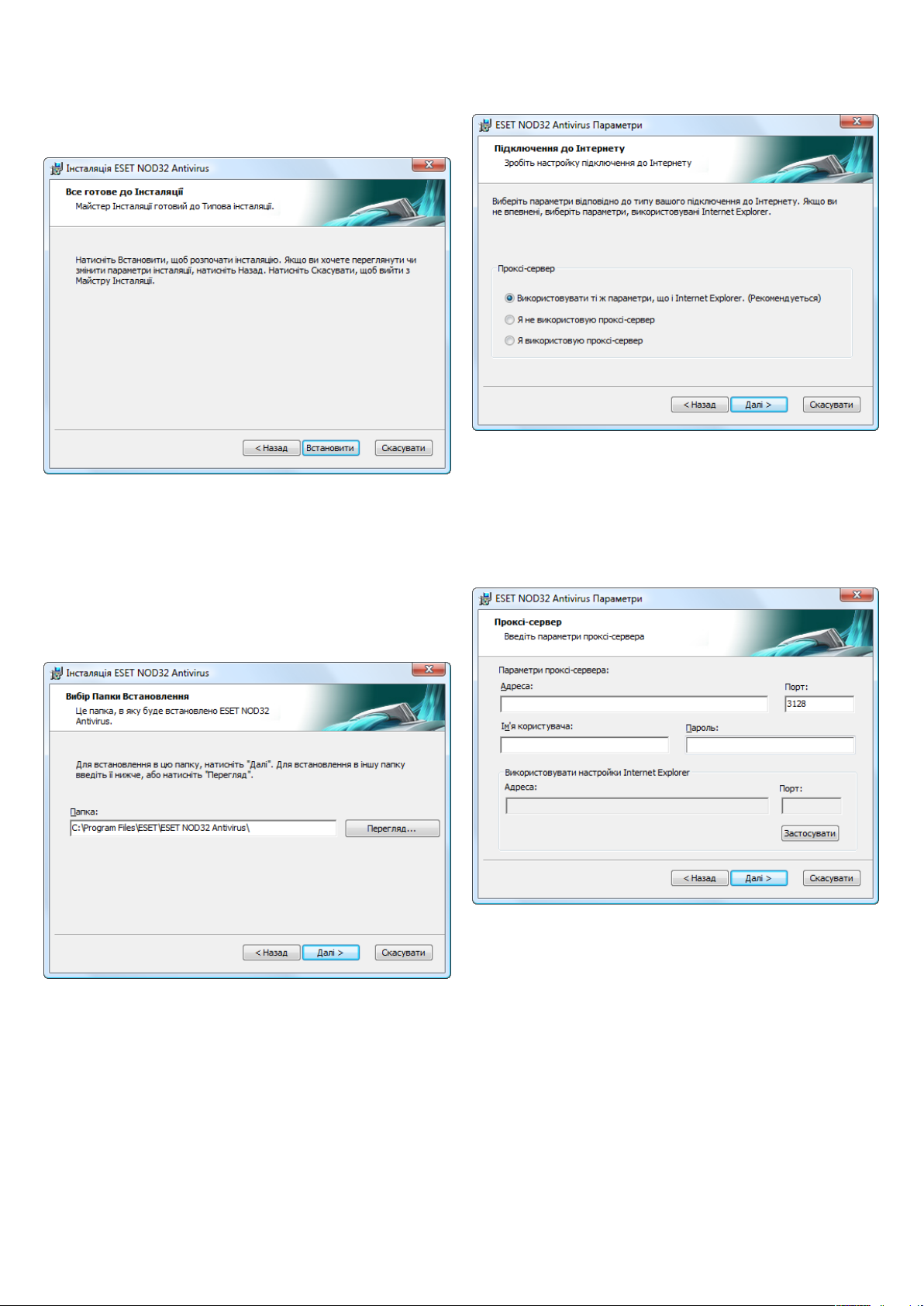

2.2. Вибіркова інсталяція

Вибіркова інсталяція призначена для користувачів, які мають досвід

точної настройки програм іхочуть змінити додаткові параметри під

час інсталяції.

У разі використання проксі-сервера його потрібно правильно

настроїти, щоб забезпечити належне оновлення вірусної бази

даних. Якщо ви не знаєте, чи використовується проксі-сервер для

підключення до Інтернету, залиште параметр за замовчуванням Яне

впевнений, чи використовується упідключенні до Інтернету

проксі-сервер. Використовувати ті ж параметри, що йInternet

Explorer іклацніть Далі. Якщо проксі-сервер не використовується,

виберіть відповідний параметр.

Перший крок – вибір місця призначення для інсталяції.

Зазамовчуванням програма інсталюється вкаталог

C:\Program Files\ESET\ESET NOD32 Antivirus\. Клацніть Огляд...,

щоб змінити це розташування (не рекомендується).

Після цього Введіть своє ім’я користувача та пароль. Цей

крок відповідає тому, який виконується при типовій інсталяції

(див.стор. 5).

Після цього клацніть Далі, щоб Виконати настройку підключення

до Інтернету.

Щоб настроїти параметри проксі-сервера, виберіть Я використовую

проксі-сервер іклацніть Далі. Введіть IP-адресу або URL-адресу

свого проксі-сервера вполі Адреса. У полі Порт укажіть номер

порту, по якому проксі-сервер приймає підключення (3128 за

замовчуванням). Якщо проксі-сервер вимагає пройти автентифікацію,

слід ввести дійсне ім’я користувача іпароль, які відкривають доступ

до проксі-сервера. За потреби параметри проксі-сервера можна

також скопіювати зпрограми Internet Explorer. Для цього клацніть

Застосувати іпідтвердьте вибір.

6

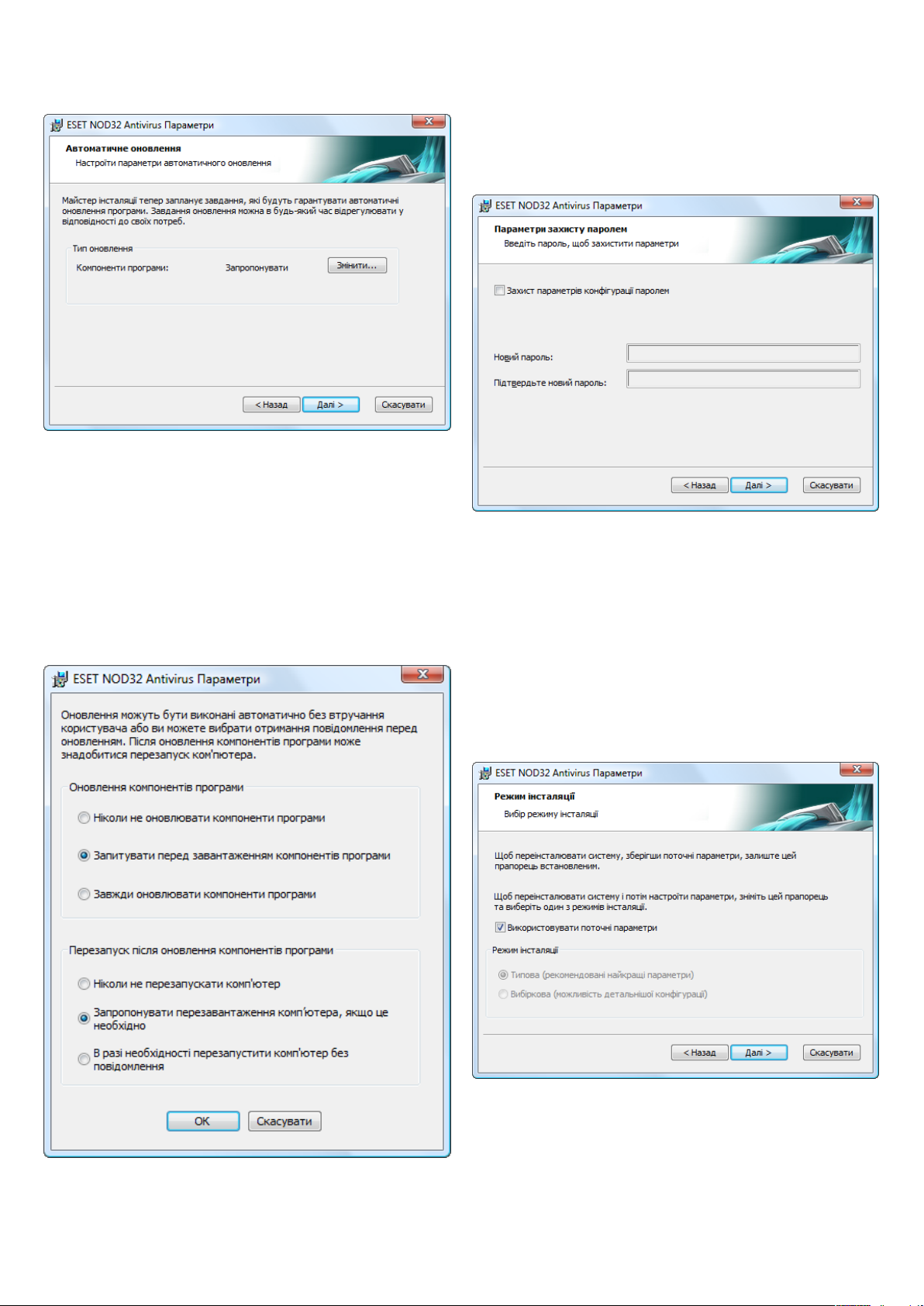

Клацніть Далі, щоб перейти до вікна Настроїти параметри

автоматичного оновлення. Цей крок дозволяє визначити,

як увашій системі функціонуватиме автоматичне оновлення

компонентів програми. Клацніть Змінити..., щоб відкрити

додаткові параметри.

Якщо оновлювати компоненти програми непотрібно, виберіть Ніколи

не оновлювати компоненти програми. У разі встановлення параметра

Запитувати перед завантаженням компонентів програми буде

відображатися вікно підтвердження, перш ніж компоненти програми

будуть завантажені. Щоб увімкнути автоматичне оновлення

компонентів програми, виберіть параметр Виконувати оновлення

компонентів програми, якщо воно доступне.

Наступним кроком інсталяції є введення пароля для захисту

параметрів програми. Виберіть «Захист параметрів конфігурації

паролем» та введіть пароль. Повторно введіть пароль для

підтвердження.

Кроки Конфігурація системи завчасного попередження

ThreatSense.Net та Виявлення потенційно небажаних програм

подібні до тих, що виконуються під час типової інсталяції, іне

зазначені тут (див. стор. 5).

На останньому кроці відображається вікно, яке вимагає підтвердження

інсталяції.

2.3 Використання початкових параметрів

У разі повторної інсталяції програми ESET NOD32 Antivirus

відображається варіант Використовувати поточні параметри.

Виберіть цей варіант, щоб перенести параметри настройки

зпочаткової інсталяції внову.

ПРИМІТКА. Після оновлення компонентів програми, як правило,

потрібно виконати перезавантаження системи. Рекомендований

параметр: У разі необхідності перезавантажити комп’ютер без

попередження.

7

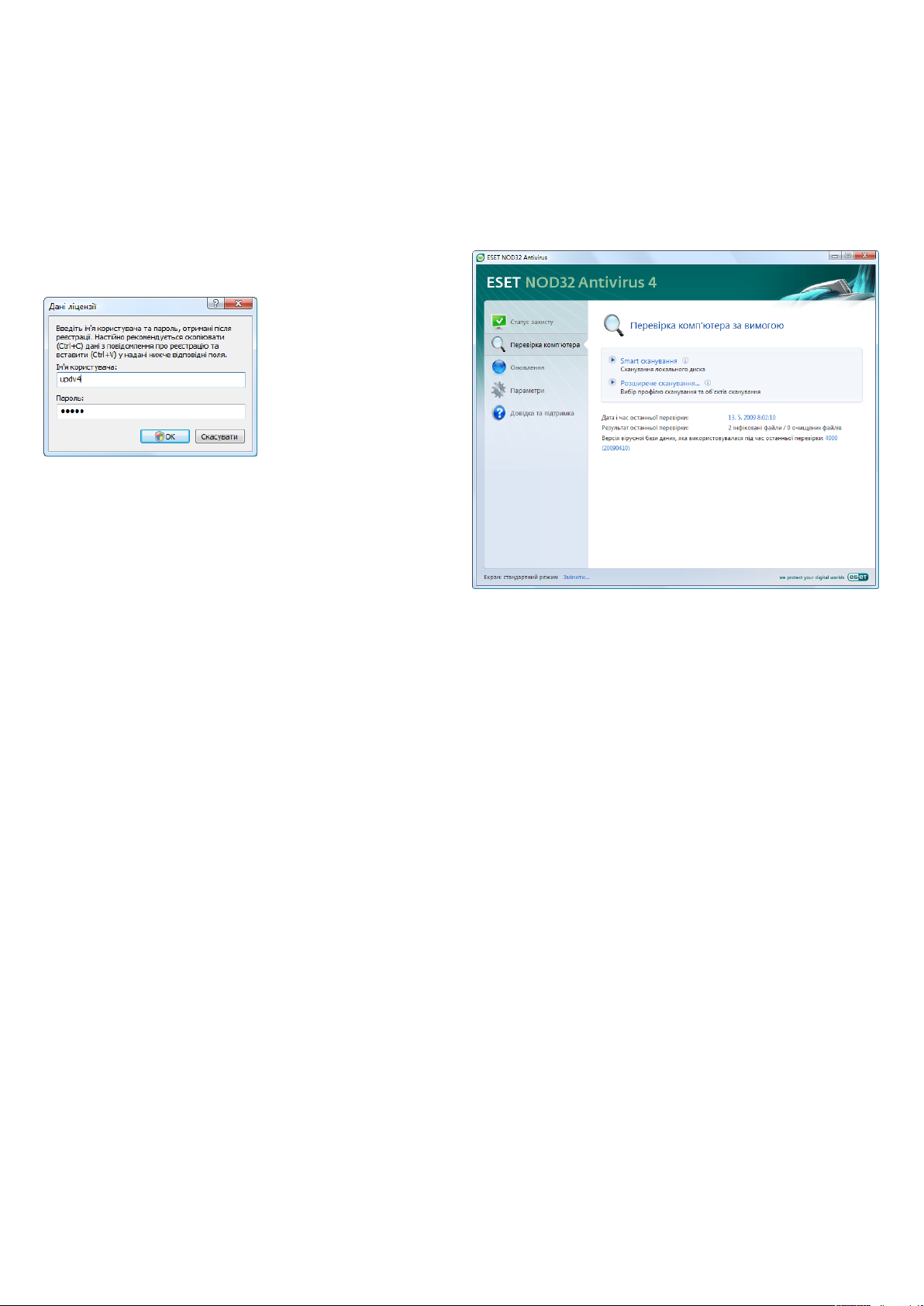

2.4 Введення імені користувача та пароля

2.5 Перевірка комп’ютера за вимогою

Автоматичне оновлення програми є важливим для забезпечення

оптимального функціонування. Це можливо лише тоді, коли

внастройках оновлення введені правильні ім’я користувача та пароль.

Якщо ім’я користувача та пароль не були введені під час інсталяції,

можна зробити це зараз. У головному вікні програми клацніть

Оновлення, апотім клацніть Настройка імені користувача та

пароля... Введіть дані, отримані разом зі своєю ліцензією, увікні

Реєстраційні дані ліцензії.

Після інсталяції програми ESET NOD32 Antivirus слід виконати

перевірку комп’ютера на наявність шкідливого коду. Для швидкого

запуску перевірки виберіть Перевірка комп’ютера уголовному

меню, апотім виберіть Smart сканування уголовному вікні

програми. Додаткову інформацію про функцію перевірки комп’ютера

див. урозділі «Перевірка комп’ютера».

8

3. Посібник для початківців

У цьому розділі представлено короткий огляд програми ESET NOD32

Antivirus та її основних параметрів.

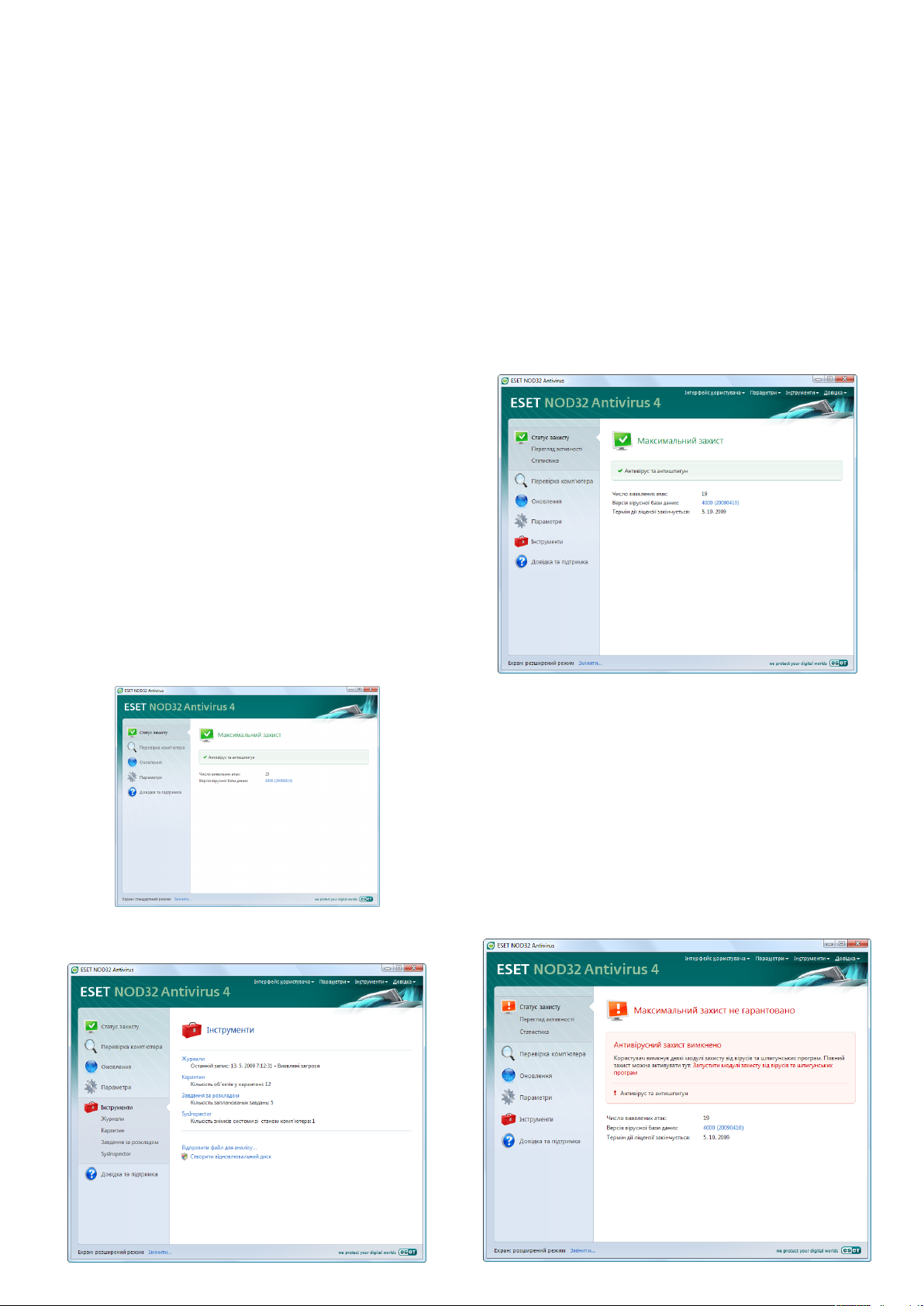

3.1 Огляд інтерфейсу користувача – режими

Головне вікно програми ESET NOD32 Antivirus поділене на дві основні

частини. Колонка зліва надає доступ до зручного увикористанні

головного меню. Головне вікно програми справа служить переважно

для відображення інформації відповідно до вибраних пунктів

уголовному меню.

Нижче описано кнопки, розташовані уголовному меню.

Стан захисту – узручній для користувача формі надається інформація

про стан захисту, який забезпечує ESET NOD32 Antivirus. Урозширеному

режимі відображається стан усіх модулів захисту. Виберіть модуль,

щоб переглянути його поточний стан.

Перевірка комп’ютера – тут можна настроїти та запустити перевірку

комп’ютера за вимогою.

Оновлення – доступ до модуля оновлення, який керує оновленнями

вірусної бази даних.

Настройка – регулювання рівня безпеки комп’ютера. У разі ввімкнення

розширеного режиму відобразяться підменю модуля «Антивiрус

та антишпигун».

Інструменти – цей параметр доступний лише урозширеному режимі.

Надає доступ до журналів, карантину ізапланованих завдань.

Довідка та підтримка – виберіть цей пункт, щоб отримати доступ

до файлів довідки, бази знань ESET, веб-сайту ESET іформи запиту

до служби підтримки клієнтів.

Інтерфейс користувача ESET NOD32 Antivirus дозволяє користувачам

вибирати між стандартним та розширеним режимами. Для зміни

режимів див. посилання Вигляд, розташоване внижньому лівому

кутку головного вікна ESET NOD32 Antivirus. Клацніть цю кнопку,

щоб вибрати потрібний режим відображення інформації.

У разі переходу до розширеного режиму вголовному меню

відображається пункт Інструменти. Меню «Інструменти» надає

користувачу доступ до запланованих завдань, карантину та

дозволяє переглядати журнали ESET NOD32 Antivirus.

ПРИМІТКА. Решта інструкцій уцьому посібнику стосуватимуться

розширеного режиму.

3.1.1 Перевірка роботи системи

Щоб переглянути Стан захисту, клацніть цей пункт уверхній частині

головного меню. Безпосередньо знизу з’явиться підменю Антивiрус

та антишпигун, а вголовному вікні програми відобразиться коротка

інформація про стан роботи програми ESET NOD32 Antivirus.

Клацніть «Антивiрус та антишпигун», щоб перевірити стан окремих

модулів захисту.

Стандартний режим надає доступ до функцій, потрібних для виконання

загальних операцій. Додаткові параметри уньому не відображаються.

Якщо активовані модулі працюють правильно, поруч із ними

встановлено зелений прапорець. Якщо ж вони працюють

неправильно, поруч із ними відображається червоний знак

оклику чи оранжева піктограма сповіщення, ау верхній частині

вікна відображається додаткова інформація про модуль. Також

пропонується рішення щодо усунення несправності модуля. Щоб

змінити стан окремих модулів, клацніть Настройка вголовному

меню, апотім виберіть потрібний модуль.

3.1.2 Що робити, коли програма не працює належним

чином

Якщо ESET NOD32 Antivirus виявляє проблему вбудь-якому

змодулів захисту, сповіщення про це відображається увікні Стан

захисту. Тут також пропонується можливе вирішення проблеми.

9

Якщо проблему неможливо вирішити за допомогою виведеного

на екран переліку відомих проблем ірішень, клацніть Довідка та

підтримка, щоб отримати доступ до файлів довідки або здійснити

пошук убазі знань. Якщо рішення все одно не вдається знайти,

можна надіслати запит до служби підтримки клієнтів ESET. На

основі отриманого повідомлення наші спеціалісти можуть швидко

відповісти на ваші запитання ідати ефективну пораду щодо

вирішення проблеми.

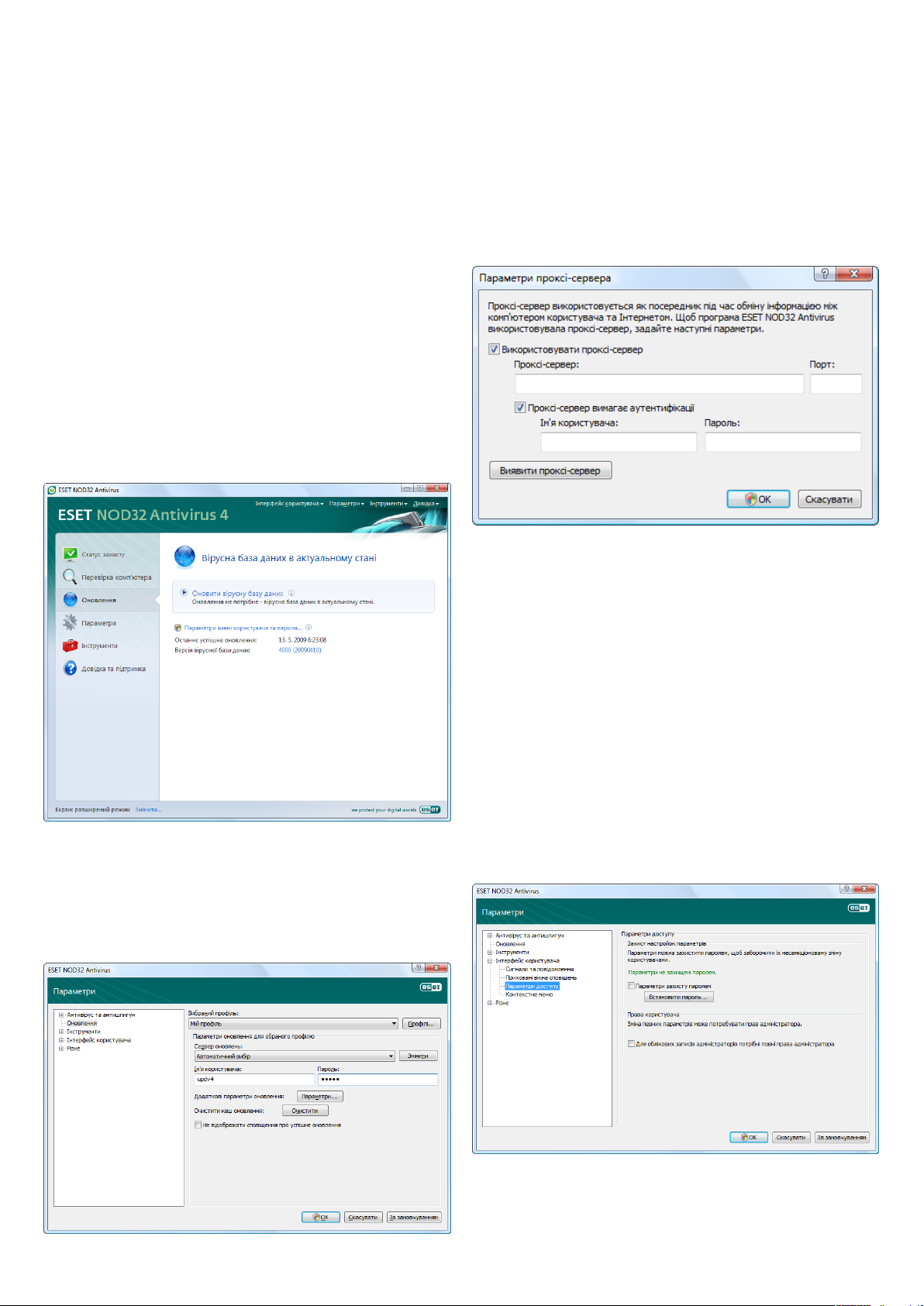

3.2 Настройка оновлень

Оновлення вірусної бази даних та компонентів програми єважливою

складовою частиною надання повного захисту від шкідливого коду.

Приділіть особливу увагу їх конфігурації та роботі. Уголовному

меню виберіть Оновлення, апотім клацніть Оновлення вірусної

бази даних уголовному вікні програми, щоб миттєво перевірити

наявність новішої бази даних для оновлення. Настройка імені

користувача та пароля... відображає діалогове вікно, уякому слід

ввести ім’я користувача та пароль, отримані під час придбання.

Якщо ім’я користувача та пароль були введенні під час інсталяції

ESET NOD32 Antivirus, програма не вимагатиме ввести їх на цьому

етапі.

3.3 Настройка проксі-сервера

Якщо для підключення до Інтернету системи зпрограмою

ESETNOD32 Antivirus використовується проксі-сервер, це слід

вказати удодаткових параметрах (F5). Для доступу до вікна

настройки Проксі-сервер клацніть Різне> Проксі-сервер удереві

додаткових параметрів. Установіть прапорець Використовувати

проксі-сервер івведіть IP-адресу та порт проксі-сервера, атакож

його дані аутентифікації.

Якщо ця інформація недоступна, можна спробувати автоматично

визначити параметри проксі-сервера для ESET NOD32 Antivirus,

клацнувши кнопку Виявити проксі-сервер.

Вікно Додаткові параметри (натисніть F5, щоб відкрити) містить

більш детальні параметри оновлення. Сервер оновлень:

урозкривному меню слід установити Автоматичний вибір.

Щобнастроїти додаткові параметри оновлення, такі як режим

оновлення, доступ до проксі-сервера, доступ до оновлень на

локальному сервері та створення копій сигнатур вірусів

(ESETNOD32 Antivirus Business Edition), клацніть кнопку Настройка...

ПРИМІТКА. Параметри проксі-сервера можуть відрізнятися для

різних профілів оновлення. У такому випадку настройте проксі-сервер

увікні додаткових параметрів оновлення.

3.4 Захист параметрів

Параметри ESET NOD32 Antivirus можуть бути дуже важливими

зточки зору політики безпеки вашої організації. Несанкціоновані

зміни можуть поставити під загрозу стабільність ізахист вашої

системи. Щоб установити пароль для захисту параметрів, перейдіть

уголовне меню та клацніть Настройка> Відкрити все дерево

додаткових параметрів...> Інтерфейс користувача> Захист

параметрів іклацніть кнопку Введіть пароль...

Введіть пароль, підтвердьте його, ввівши повторно, після чого

клацніть OK. Цей пароль буде потрібний при внесені будь-яких

змін упараметри програми ESET NOD32 Antivirus умайбутньому.

10

4. Робота зпрограмою ESET NOD32 Antivirus

4.1 Захист від вірусів ішпигунських програм

Антивірус забезпечує захист від шкідливих атак на систему,

контролюючи взаємодію між файлами, електронною поштою

таІнтернетом. У разі виявлення загрози із шкідливим кодом

антивірусний модуль ліквідує його, спершу блокуючи, апотім

застосовуючи очищення, видалення або переміщення до карантину.

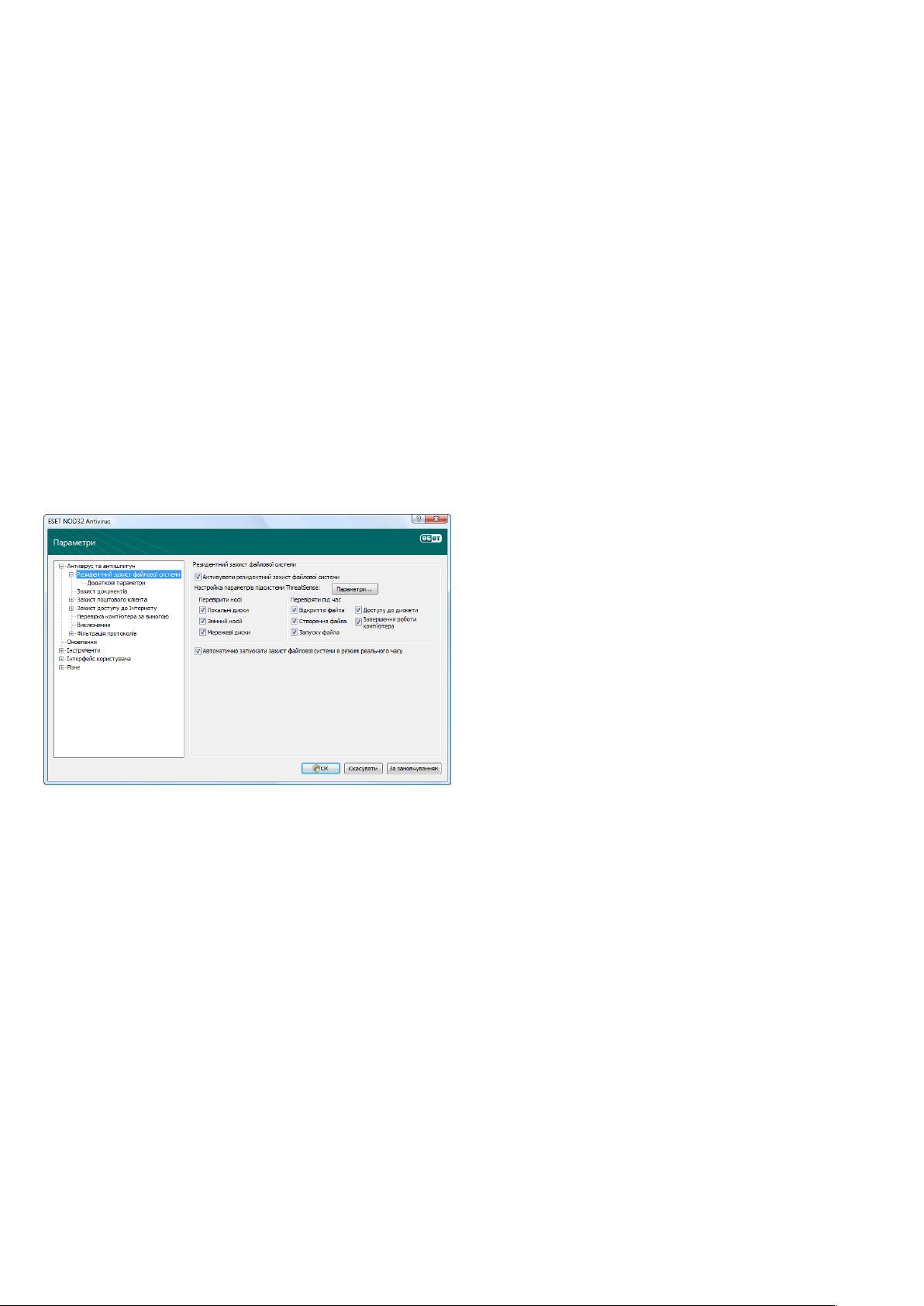

4.1.1 Захист файлової системи врежимі реального часу

Модуль захисту файлової системи врежимі реального часу

контролює всі події всистемі, пов’язані зантивірусним захистом.

Усі файли перевіряються на наявність шкідливого коду під час їх

відкриття, створення або запуску на комп’ютері. Захист файлової

системи врежимі реального часу активується під час запуску системи.

4.1.1.1 Настройка контролю

Модуль захисту файлової системи врежимі реального часу перевіряє

усі типи носіїв, іцей контроль ініціюється різними подіями. Під час

здійснення контролю використовуються способи виявлення за

допомогою технології ThreatSense (яку описано врозділі «Настройка

параметрів підсистеми ThreatSense»). Режими контролю можуть

відрізнятися для новостворених та існуючих файлів. Для

новостворених файлів можна застосувати глибший рівень контролю.

4.1.1.1.3 Додаткові параметри ThreatSense для

новостворених та змінених файлів

Порівняно зіснуючими файлами, можливість зараження

новостворених або змінених файлів вища. Тому програма

перевіряє ці файли звикористанням додаткових параметрів.

Разом із звичайними способами перевірки на основі сигнатур,

використовуються розширена евристика, яка значно покращує

показники виявлення небезпеки. Окрім новостворених файлів

перевірка також виконується для саморозпакувальних архівів

(SFX) та упакованих програм (стиснуті виконувані файли).

За замовчуванням архіви перевіряються до 10-го рівня вкладення,

причому перевірка виконується незалежно від їх фактичного

розміру. Щоб змінити параметри перевірки архівів, зніміть

прапорець Параметри перевірки архівів за промовчанням.

4.1.1.1.4 Додаткові параметри

Щоб забезпечити мінімальне використання системних ресурсів

під час використання функції захисту врежимі реального часу,

файли, які вже перевірено, не перевіряються повторно (якщо

тільки їх не було змінено). Файли перевіряються знову після

кожного оновлення вірусної бази даних. Така поведінка настроюється

за допомогою параметра Оптимізована перевірка. Якщо цю

функцію вимкнуто, всі файли перевіряються щоразу, коли

використовуються.

За замовчуванням функція захисту врежимі реального часу

активується під час запуску системи, забезпечуючи безперервну

перевірку. В окремих випадках (наприклад, якщо виникає

конфлікт зіншою перевіркою врежимі реального часу) функцію

захисту врежимі реального часу можна зупинити, вимкнувши

параметр Автоматичний запуск захисту файлової системи

врежимі реального часу.

4.1.1.1.1 Перевірка носіїв

За замовчуванням усі типи носіїв перевіряються на наявність загроз.

Локальні диски – контроль усіх жорстких дисків системи

Знімні носії – дискети, запам’ятовуючі пристрої USB тощо

Мережеві диски – перевірка всіх підключених мережевих дисків

Рекомендується не змінювати параметри за замовчуванням, окрім

тих випадків, коли, наприклад, перевірка певних носіїв значно

уповільнює передачу даних.

4.1.1.1.2 Перевірка, ініційована подією

За замовчуванням всі файли перевіряються під час відкриття,

запуску або створення. Рекомендується залишити параметри за

замовчуванням, які забезпечують максимальний рівень захисту

комп’ютера врежимі реального часу.

Параметр Доступ до дискети забезпечує перевірку

завантажувального сектора дискети під час доступу до цього

пристрою. Параметр Завершення роботи комп’ютера забезпечує

перевірку завантажувальних секторів жорсткого диска під час

завершення роботи комп’ютера. Хоча завантажувальні віруси

тепер зустрічаються рідко, рекомендується залишити ці

параметри ввімкненими, бо існує можливість зараження

завантажувальним вірусом зінших джерел.

За замовчуванням розширена евристика не використовується

під час виконання файлів. Проте вдеяких випадках може

знадобитися ввімкнути цей параметр (установивши прапорець

Розширена евристика під час виконання файлу). Слід пам’ятати,

що через більш значні системні вимоги розширена евристика може

сповільнити роботу деяких програм

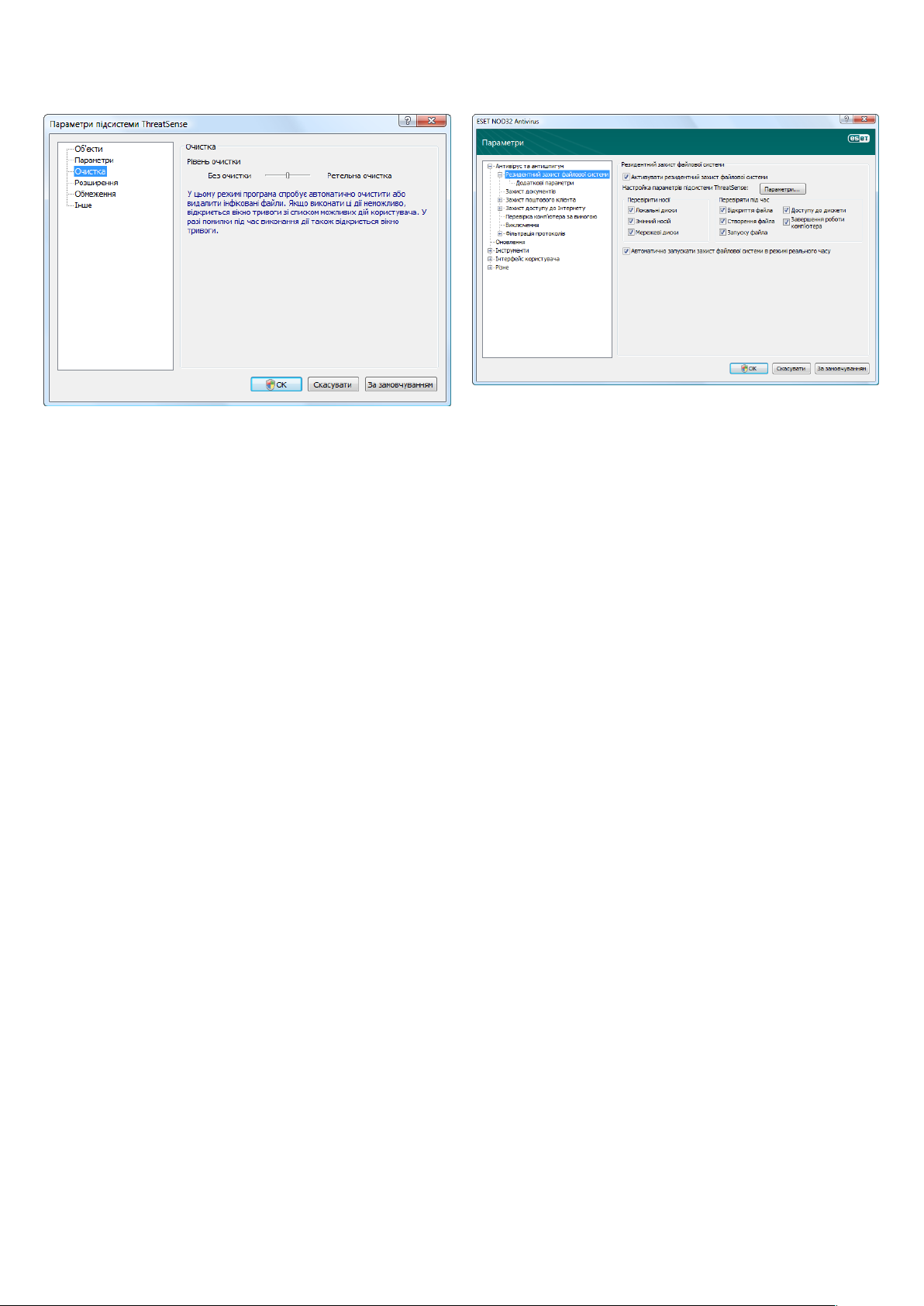

4.1.1.2 Рівні очистки

Захист урежимі реального часу має три рівні очистки (щоб отримати

доступ до них, клацніть Настройка... урозділі Захист файлової

системи врежимі реального часу, апотім клацніть гілку Очистка).

• У разі встановлення першого рівня відкривається вікно

тривоги зпараметрами, доступними для кожної знайденої

загрози. Користувач може вибрати окрему дію для кожної

загрози. Цей рівень розроблено для досвідчених користувачів,

які знають, що робити зкожним типом загрози.

• У разі використання середнього рівня захисту визначена дія

вибирається та виконується автоматично (залежно від типу

загрози). Під час виявлення та видалення інфікованого файлу

вправому нижньому куті екрана з’являється інформаційне

повідомлення. Однак автоматична дія не виконується, якщо

загрозу знайдено вархіві, який також містить чисті файли,

атакож не виконується для об’єктів, які не мають визначеної дії.

• Третій рівень є найбільш «агресивним» – очищуються

всі інфіковані об’єкти. Установлення цього рівня захисту

може призвести до втрати потрібних файлів, тому його

рекомендується використовувати тільки впевних ситуаціях.

11

4.1.1.3 Зміна конфігурації захисту врежимі реального часу

Захист урежимі реального часу – це найважливіший компонент

підтримання безпеки всистемі. Тому будьте обережні, змінюючи

його параметри. Змінювати параметри захисту рекомендується

лише упевних випадках. Наприклад, якщо існує конфлікт зпевною

програмою або перевіркою врежимі реального часу іншої

антивірусної програми.

Після інсталяції ESET NOD32 Antivirus всі параметри мають оптимальні

значення для забезпечення максимального рівня безпеки систем

користувачів. Щоб відновити параметри за замовчуванням,

клацніть кнопку За замовчуванням, що знаходиться увікні

Захист файлової системи врежимі реального часу (Додаткові

параметри> Антивірус та антишпигун> Захист файлової

системи врежимі реального часу).

4.1.1.4 Перевірка захисту врежимі реального часу

Щоб переконатися, що захист врежимі реального часу працює та

виявляє віруси, скористайтеся тестовим файлом звеб-сайту eicar.

com. Цей тестовий файл є спеціальним та нешкідливим івиявляється

всіма антивірусними програмами. Файл було створено Європейським

інститутом комп’ютерних антивірусних досліджень (EICAR) та

призначено для тестування працездатності антивірусних програм.

Файл eicar.com доступний для завантаження за адресою

http://www.eicar.org/download/eicar.com

4.1.1.5 Що робити, якщо захист врежимі реального часу

непрацює

У наступному розділі описуються проблемні ситуації, які можуть

виникнути під час використання захисту врежимі реального часу,

та способи їх усунення.

Захист урежимі реального часу вимкнено

Якщо захист урежимі реального часу було випадково вимкнено

користувачем, його необхідно знову ввімкнути. Щоб знову

ввімкнути модуль захисту врежимі реального часу, виберіть

Настройка> Антивірус та антишпигун іклацніть Увімкнути

урозділі Захист файлової системи врежимі реального часу

головного вікна програми.

Якщо захист урежимі реального часу не активується під час

запуску системи, можливо, вимкнено параметр Автоматичний

запуск захисту файлової системи врежимі реального часу.

Щоб увімкнути цей параметр, виберіть Додаткові параметри(F5)

та клацніть Захист файлової системи врежимі реального часу

удереві додаткових параметрів. Переконайтеся, що врозділі

Додаткові параметри внизу вікна встановлено прапорець

Автоматичний захист файлової системи врежимі реального часу.

Захист урежимі реального часу не виявляє іне усуває загрози

Переконайтеся, що на комп’ютері не інстальовано жодної іншої

антивірусної програми. Якщо два модулі захисту врежимі реального

часу ввімкнено одночасно, вони можуть конфліктувати між собою.

Рекомендується видалити із системи інші антивірусні програми.

Модуль захисту врежимі реального часу не запускається

Якщо захист урежимі реального часу не активується під час

запуску системи (а параметр Автоматичний запуск захисту

файлової системи врежимі реального часу ввімкнено), можливо,

існує конфлікт зіншими програмами. У цьому випадку зв’яжіться

зі спеціалістами служби підтримки клієнтів ESET.

4.1.2 Захист поштового клієнта

Захист електронної пошти забезпечує керування поштовим

трафіком, що отримується за протоколом POP3. ESET NOD32

Antivirus за допомогою вбудованого модулю для Microsoft

Outlook забезпечує контроль всіх зв’язків поштового клієнта

(POP3, MAPI, IMAP, HTTP). Під час перевірки вхідних повідомлень

програма використовує всі розширені способи перевірки, які

надаються підсистемою ThreatSense. Це означає, що виявлення

шкідливих програм відбувається навіть раніше, ніж перевірка на

наявність їхніх ознак увірусній базі даних. Перевірка взаємодій

із використанням протоколу POP3 не залежить від поштових

клієнтів, що використовуються.

4.1.2.1 Перевірка протоколу POP3

Протокол POP3 – це найпоширеніший протокол, який використовується

для поштового зв’язку впрограмах поштових клієнтів. ESET NOD32

Antivirus забезпечує захист цього протоколу, незалежно від

використовуваного поштового клієнта.

Модуль, який забезпечує перевірку, ініціюється автоматично

під час запуску операційної системи йзалишається активним

упам’яті. Щоб модуль працював правильно, переконайтеся,

що його ввімкнено – перевірка протоколу POP3 виконується

автоматично без необхідності настройки поштового клієнта.

Зазамовчуванням система перевіряє всі зв’язки, що виконуються

по порту 110, але за потреби можна додати йінші порти. Номери

портів потрібно відокремлювати комою.

Зашифрований зв’язок не перевіряється.

12

4.1.2.1.1 Сумісність

Під час використання функції фільтрування POP3 можуть

виникати проблеми уроботі деяких поштових програм (наприклад,

через перевірку можуть виникати затримки під час отримання

повідомлень, якщо швидкість Інтернет-зв’язку низька). У цьому

випадку спробуйте змінити спосіб перевірки. Зниження рівня

перевірки може прискорити процес очистки. Щоб відрегулювати

рівень фільтрування POP3, перейдіть урозділ Антивiрус та

антишпигун> Захист електронної пошти> POP3> Сумісність.

4.1.2.2 Інтеграція зпоштовими клієнтами

Інтеграція ESET NOD32 Antivirus зпоштовими клієнтами підвищує

рівень активного захисту від шкідливого коду вповідомленнях

електронної пошти. Інтеграцію можна ввімкнути вESET NOD32

Antivirus, якщо поштовий клієнт підтримується. Коли інтеграцію

ввімкнено, панель інструментів ESET NOD32 Antivirus додається

безпосередньо до поштового клієнта, що забезпечує більш

ефективний захист електронної пошти. Параметри інтеграції

доступні вменю Настройка> Відкрити все дерево додаткових

параметрів…> Різне> Інтеграція зпоштовими клієнтами. Це

діалогове вікно дозволяє ввімкнути інтеграцію зпідтримуваними

поштовими клієнтами. Наразі підтримуються такі клієнти

електронної пошти, як Microsoft Outlook, Outlook Express,

Windows Mail, Windows Live Mail та Mozilla Thunderbird.

Установіть прапорець Не перевіряти під час зміни вмісту поштової

скриньки, якщо під час роботи із клієнтом електронної пошти

спостерігається уповільнення роботи системи. Подібне може

мати місце під час завантаження електронної пошти зпапки Kerio

Outlook Connector Store

Захист електронної пошти запускається встановленням прапорця

Увімкнути захист електронної пошти врозділі Додаткові

параметри(F5)> Антивiрус та антишпигун> Захист електронної

пошти.

Якщо увімкнена Максимальна ефективність, загрози

видаляються зінфікованих повідомлень, аперед початковою

темою електронного повідомлення вставляється інформація

про загрозу (повинні бути ввімкнуті параметри Видалити

або Очистити або повинен бути ввімкнений рівень очистки

Ретельний або За замовчуванням).

Середня сумісність змінює спосіб отримання повідомлень.

Повідомлення поступово надсилаються до поштового клієнта–

після передачі останньої частини виконується перевірка на наявність

загроз. Однак уразі використання цього рівня перевірки

збільшується ризик зараження. Рівень очистки та обробки

повідомлень-ознак (сповіщення, які додаються до теми та тіла

електронних повідомлень) відповідають режиму максимальної

ефективності.

Під час використання рівня Максимальна сумісність

відображається вікно тривоги, яке сповіщає користувача про

отримання інфікованого повідомлення. Жодної інформації про

інфіковані файли до теми або тіла доставлених повідомлень не

додається, азагрози автоматично не видаляються. Видалення

загроз виконується користувачем упоштовому клієнті.

4.1.2.2.1 Додавання повідомлень-ознак до тіла поштових

повідомлень

Кожне електронне повідомлення, яке перевіряє ESET NOD32

Antivirus, може позначатися додаванням повідомлення-ознаки

дотеми або тіла електронного повідомлення. Ця функція

підвищує рівень надійності для адресата і вразі виявлення

проникнення надає корисну інформацію про рівень загрози

певного електронного повідомлення/відправника.

Параметри цієї функції доступні вменю Додаткові параметри>

Антивiрус та антишпигун> Захист поштового клієнта. Програма

може Додавати повідомлення-ознаку до отриманої та прочитаної

електронної пошти, атакож Додавати повідомлення-ознаку

довідправленої пошти. Користувачі також мають можливість

вирішувати, чи потрібно додавати повідомлення-ознаки до всіх

поштових повідомлень, тільки інфікованих чи взагалі не додавати.

ESET NOD32 Antivirus також дозволяє користувачу додавати

повідомлення до початкової теми інфікованих повідомлень. Щоб

увімкнути додавання повідомлення до теми, виберіть параметри

Додавати примітку до теми отриманої та прочитаної

інфікованої електронної поштита Додавати примітку до теми

відправленої інфікованої електронної пошти.

13

Вміст повідомлень можна змінювати вполі «Шаблон», що додається

до теми інфікованої електронної пошти. Зазначені вище зміни

можуть допомогти автоматизувати процес фільтрування інфікованої

електронної пошти, тому що дозволяють відфільтровувати електронні

повідомлення зпевною темою (якщо це підтримується поштовим

клієнтом) уокрему папку.

4.1.2.3 Видалення інфікованих повідомлень

У разі отримання інфікованого поштового повідомлення

відображається вікно тривоги. У вікні тривоги відображається ім’я

відправника, електронна адреса та ім’я загрози. У нижній частині

вікна для виявлених об’єктів доступні параметри Очистити, Видалити

або Пропустити. У більшості випадків рекомендується вибрати

Очистити або Видалити. В особливих випадках, коли потрібно

отримати інфікований файл, виберіть Пропустити. Якщо Ретельна

очистка ввімкнена, вікно інформації, що відкривається, не міститиме

варіантів дій зінфікованими об’єктами.

4.1.3 Захист доступу до Інтернету

Підключення до Інтернету – це стандартна функція персонального

комп’ютера. На жаль, ця функція також є йосновним способом

передачі шкідливого коду. З огляду на це, важливо подбати про захист

доступу до Інтернету. Рекомендується увімкнути параметр Увімкнути

захист доступу до Інтернету. Цей параметр знаходиться вменю

Додаткові параметри (F5)> Антивірус та антишпигун> Захист

доступу до Інтернету.

Використовувати перевірку протоколу HTTPs для програм,

позначених як веб-браузери, що використовують вибрані порти

Перевіряти лише програми, зазначені врозділі «Браузери», які

використовують порти, зазначені усписку Порти, використовувані

протоколом HTTPS

4.1.3.1.1 Керування адресами

У цьому розділі можна вказати списки HTTP-адрес, які будуть

заблоковані, дозволені або виключені під час перевірки.

Для керування списками адрес використовуються кнопки Додати,

Змінити, Видалити та Експортувати. Веб-сайти, внесені до

списку заблокованих адрес, не будуть доступні. Доступ до веб-сайтів

зі списку виключених адрес здійснюється без перевірки на наявність

шкідливого коду. Якщо встановлено прапорець Дозволити доступ

лише до HTTP-адрес зі списку дозволених адрес, лише дозволені

адреси стануть доступні, утой час як всі інші HTTP-адреси будуть

блокуватися.

4.1.3.1 HTTP, HTTPs

Захист доступу до Інтернету здійснюється за допомогою

контролю зв’язків між веб-браузерами івіддаленими серверами

відповідно до правил протоколів HTTP (Протокол гіпертекстового

передавання даних) іHTTPs (зашифрований зв’язок). ESET NOD32

Antivirus за замовчуванням налаштовується на використання

параметрів, стандартних для більшості веб-браузерів. Проте

параметри настройки перевірки зв'язків по протоколу HTTP

можна змінити врозділі «Захист доступу до Інтернету> HTTP,

HTTPs». У головному вікні фільтра HTTP можна встановити або

зняти прапорець Увімкнути перевірку HTTP. Також можна

визначити номери портів, використовуваних для HTTP-зв’язків.

За замовчуванням використовуються порти 80, 8080 та 3128. Для

перевірки протоколу HTTPs можуть використовуватися наведені

нижче режими.

Не використовувати перевірку протоколу HTTPs

Зашифровані зв’язки не будуть перевірятися

В усіх списках можна використовувати спеціальні символи* (зірочка)

та ? (знак запитання). Зірочка замінює будь-яку послідовність

символів, азнак запитання замінює будь-який окремий символ.

Необхідно дуже ретельно визначати виключені адреси, тому що

список має містити тільки надійні та безпечні адреси. Окрім того,

потрібно переконатися, що символи * та ? використовуються

усписку правильно. Щоб активувати список, виберіть параметр

Список активних. Щоб одержувати попередження про введення

адреси зпоточного списку, виберіть Сповіщати про застосування

адреси зі списку.

Використовувати перевірку протоколу HTTPs для вибраних

портів

Перевіряти HTTPs лише для портів, визначених усписку «Порти,

використовувані протоколом HTTPs»

14

4.1.3.1.2 Веб-браузери

ESET NOD32 Antivirus також має функцію Веб-браузери, яка дозволяє

користувачеві визначити, чи є певна програма браузером. Якщо

програму позначено як браузер, всі запити цієї програми

відстежуються, незалежно від портів, які використовуються під

час встановлення взаємодії.

Функція «Веб-браузери» доповнює використання функції перевірки

протоколу HTTP, тому що перевірка протоколу HTTP відбувається

тільки на визначених портах. Однак багато служб вІнтернеті

використовують номери, які динамічно змінюються, або невідомі

номери портів. Враховуючи це, функція «Веб-браузери» забезпечує

керування взаємодіями по портам, незалежно від параметрів

підключення.

4.1.4 Перевірка комп’ютера

Якщо виникла підозра, що комп’ютер інфіковано (його поведінка

не є нормальною), запустіть сканування комп’ютера за вимогою,

щоб перевірити комп’ютер на наявність загроз. Зміркувань

безпеки важливо перевіряти комп’ютер не тільки, коли підозрюється

наявність інфекції, арегулярно урамках заходів поточної безпеки.

Регулярна перевірка забезпечує виявлення загроз, які було

пропущено модулем захисту врежимі реального часу під час

збереження їх на диск. Це може статися, якщо модуль захисту

врежимі реального часу був вимкнений під час потрапляння

інфекції, або якщо вірусна база даних є застарілою.

Рекомендується запускати перевірку за вимогою принаймні один

раз або двічі на місяць. Перевірку можна використовувати як

заплановане завдання, вибравши Інструменти> Завдання за

розкладом.

4.1.4.1 Тип перевірки

Доступні два типи перевірки. Smart сканування – швидка

перевірка системи без необхідності вподальшому налаштуванні

параметрів перевірки. Smart сканування… дозволяє користувачу

вибрати будь-який зпопередньо визначених профілів перевірки,

атакож вибрати об’єкти перевірки із деревоподібної структури.

Список програм, позначених як браузери, доступний безпосередньо

зпідменю Веб-браузери гілки HTTP. Цей розділ містить також

підменю Активний режим, яке визначає режим перевірки для

веб-браузерів. Активний режим є корисним, оскільки виконує

перевірку всіх переданих даних. Якщо цей параметр вимкнено,

зв’язок програм відстежується поступово по групах. Це зменшує

ефективність процесу перевірки даних, але також забезпечує

вищий рівень сумісності для програм зі списку. Якщо під час

використання активного режиму перевірки не виникає проблем,

рекомендується його ввімкнути, установивши прапорець біля

потрібної програми.

4.1.4.1.1 Smart сканування

Smart сканування – це зручний спосіб швидко запустити перевірку

комп’ютера та очистити інфіковані файли без втручання

користувача. Головні переваги цього способу – це легкість

використання та відсутність необхідності вдетальному

налаштуванні перевірки. Під час стандартної перевірки

розглядаються всі файли на локальних дисках, авиявлені

загрози автоматично очищуються івидаляються. Настройка

рівня очистки вибирається автоматично за замовчуванням. Щоб

отримати детальнішу інформацію про типи очищення, див. розділ

«Очищення» (стор. 18).

Стандартний профіль перевірки підходить для користувачів, які

хочуть швидко та зручно перевірити комп’ютер. Він забезпечує

ефективний спосіб перевірки та очищення без необхідності

вдетальній настройці.

4.1.4.1.2 Розширене сканування

Розширене сканування – це оптимальне рішення, якщо необхідно

визначити параметри перевірки, наприклад, об’єкти та способи

перевірки. Перевага розширеного сканування – це можливість

настроїти параметри більш детально. Конфігурації параметрів

можна зберегти увизначених користувачем профілях перевірки,

що може бути корисним при неодноразовій перевірці зтакими

жпараметрами.

15

Щоб вибрати об’єкти перевірки, скористайтеся розкривним

меню функції швидкого вибору об’єктів або виберіть об’єкти зі

деревоподібної структури, яка відображає всі пристрої, доступні

на комп’ютері. Крім того, можна вибрати будь-який зтрьох рівнів

очистки, вибравши Настройка...> Очистка. Якщо необхідно

перевірити систему без виконання додаткових дій, установіть

прапорець Перевіряти без очистки.

Перевірка комп’ютера звикористанням режиму розширеного

сканування підходяща для досвідчених користувачів, які

розуміються на використанні антивірусних програм.

4.1.4.2 Об’єкти перевірки

Випадаюче меню «Об’єкти перевірки» дозволяє вибрати файли,

папки та пристрої (диски) для перевірки на віруси.

За допомогою меню швидкого вибору об’єктів перевірки можна

визначити наведені нижче об’єкти.

За параметрами профілю – перевірка об’єктів, визначених

увибраному профілі

Знімні носії – дискети, запам’ятовуючі пристрої USB, CD/DVD

Локальні диски – контроль усіх жорстких дисків

Мережеві диски – усі підключені мережеві диски

Немає виділення – скасувати вибір всіх об’єктів

4.1.4.3 Профілі перевірки

Основні параметри перевірки комп’ютера можна зберегти упрофілях.

Перевага створення профілів перевірки – це можливість їх регулярного

використання для перевірки вмайбутньому. Рекомендується

створити стільки профілів (із різними об’єктами перевірки, способами

перевірки та іншими параметрами), скільки користувач регулярно

застосовує.

Щоб створити новий профіль для постійного використання

вмайбутніх перевірках, виберіть Додаткові параметри (F5)>

Перевірка комп’ютера за вимогою. Натисніть праворуч кнопку

Профілі…, щоб відкрити список існуючих профілів перевірки та

параметр для створення нового профілю. У розділі Настройка

параметрів підсистеми ThreatSense описується кожен зпараметрів

перевірки. Це дозволить створити профіль перевірки, який відповідає

всім вимогам.

Приклад.

Припустімо, що необхідно створити новий профіль перевірки,

іконфігурація профілю Smart сканування частково підходить.

Проте небажано перевіряти упаковані програми або потенційно

небезпечні програми, до того ж необхідно застосувати функцію

Ретельна очистка. У вікні Профілі конфігурації клацніть кнопку

Додати... Введіть ім’я нового профілю вполі Ім’я профілю

івиберіть елемент Smart сканування із випадаючого меню

Копіювати параметри зпрофілю:. Інші параметри налаштуйте

таким чином, щоб вони відповідали вашим вимогам.

Об’єкт перевірки можна також визначити за допомогою введення

шляху до папки або файлу (файлів), які необхідно додати під час

перевірки. Виберіть об’єкти зі деревоподібної структури, яка

відображає всі пристрої, доступні на комп’ютері.

4.1.5 Фільтрація протоколів

Антивірусний захист протоколів програм POP3 та HTTP

забезпечується модулем сканування ThreatSense, вякій тісно

поєднано всі найдосконаліші методики виявлення шкідливих

програм. Функція контролю працює автоматично незалежно від

використовуваного веб-браузера або клієнта електронної пошти.

Для фільтрації протоколів доступні наведені нижче параметри

(якщо параметр Увімкнути фільтрацію протоколів програм

активовано):

Порти HTTP та POP3 – обмеження перевірки зв’язку відомими

портами HTTP та POP3.

Програми, позначені як веб-браузери та клієнти електронної

пошти – використовуйте цей параметр лише для фільтрації з’єднання

програм, позначених як веб-браузери (Захист доступу до Інтернету>

HTTP, HTTPS> Веб-браузери) та клієнти електронної пошти (Захист

клієнта електронної пошти> POP3, POP3S> Клієнти електронної

пошти)

Порти та програми, позначені як веб-браузери або клієнти

електронної пошти – порти та браузери перевіряються на

наявність шкідливого програмного забезпечення

Примітка.

Починаючи зWindows Vista зпакетом оновлень1 та Windows

Server 2008, використовується нова система фільтрації зв’язку.

Тому розділ «Фільтрація протоколів» недоступний.

16

4.1.5.1 SSL

ESET NOD32 Antivirus4 дозволяє здійснювати перевірку протоколів,

інкапсульованих упротоколі SSL. Можна використовувати різноманітні

режими перевірки для зв’язку, захищеного SSL, який використовує

довірені сертифікати, невідомі сертифікати або сертифікати, які

було виключено зперевірки зв’язку, захищеного SSL.

Настройка параметрів підсистеми ThreatSense дає користувачу

можливість визначити кілька нижченаведених параметрів

перевірки.

• Типи та розширення файлів, які підлягають перевірці

• Комбінація різних методів виявлення

Завжди перевіряти SSL-протокол (виключені та довірені

сертифікати залишатимуться дійсними)– виберіть цей параметр,

щоб перевіряти всі захищені SSL-зв’язки, окрім зв’язків, захищених

сертифікатами, які було виключено зперевірки. У разі встановлення

зв’язку звикористанням невідомого, підписаного сертифіката,

користувача не буде повідомлено про цей факт, азв’язок буде

автоматично відфільтровано. Коли користувач отримує доступ до

сервера, який використовує недовірений сертифікат, позначений

користувачем як довірений (його додано до списку довірених

сертифікатів), установлення зв’язку із сервером буде встановлено,

авміст каналу зв’язку буде відфільтровано.

Запитувати про невідвідані сайти (з невідомим сертифікатом)–

якщо ввести новий сайт, захищений SLL (з невідомим сертифікатом),

відобразиться діалогове вікно вибору дії. Цей режим дозволяє

створювати список сертифікатів SSL, які було виключено під час

перевірки.

Не перевіряти протокол SSL – уразі вибору цього параметра

програма не перевірятиме зв’язки, встановлені через SSL.

Якщо сертифікат не вдається перевірити за допомогою довірених

кореневих сертифікатів (TRCA):

Запитувати про дійсність сертифіката – користувачу пропонується

вибрати подальшу дію

Блокувати зв’язок, що використовує сертифікат – з’єднання із

сайтом, який використовує цей сертифікат, розривається

• Рівні очистки тощо

Щоб відкрити вікно параметрів, клацніть кнопку Настройка...,

що знаходиться убудь-якому вікні настройки модуля, який

використовує технологію ThreatSense (див. нижче). Для різних

сценаріїв захисту безпеки можуть знадобитися різні конфігурації.

Враховуючи це, ThreatSense можна настроїти індивідуально для

наведених нижче модулів захисту:

• захист файлової системи врежимі реального часу;

• перевірка файлів під час запуску системи;

• захист електронної пошти;

• захист доступу до Інтернету;

• перевірка комп’ютера за вимогою.

Параметри ThreatSense оптимально підібрані для кожного

модуля; їх зміна може суттєво вплинути на роботу системи.

Наприклад, зміна параметрів, врезультаті якої упаковані

програми будуть перевірятися завжди, або активація розширеної

евристики умодулі захисту системи врежимі реального часу може

призвести до сповільнення роботи системи (зазвичай такі методи

використовуються лише для перевірки новостворених файлів).

Тому рекомендується не змінювати параметри ThreatSense

за замовчуванням для всіх модулів, окрім модуля «Перевірка

комп’ютера».

Якщо сертифікат є недійсним або пошкодженим

Запитувати про дійсність сертифіката – користувачу пропонується

вибрати подальшу дію

Блокувати зв’язок, що використовує сертифікат – з’єднання із сайтом,

який використовує цей сертифікат, розривається

4.1.5.1.1 Довірені сертифікати

Окрім інтегрованого набору довірених кореневих сертифікатів

(TRCA), можна створити окремий список довірених сертифікатів,

який можна переглянути вменю Настройка (F5)> Фільтрація

протоколів> SSL> Довірені сертифікати.

4.1.5.1.2 Виключені сертифікати

Розділ «Виключені сертифікати» містить список сертифікатів, що

вважаються безпечними. Програма не буде перевіряти вміст

зашифрованих зв’язків, які використовують сертифікати із цього

списку. Рекомендовано інсталювати тільки ті веб-сертифікати,

що будуть гарантовано безпечні йне будуть вимагати фільтрації

вмісту.

4.1.6 Настройка параметрів підсистеми ThreatSense

ThreatSense – це назва технології, що складається зкомплексу

методів виявлення загрози. Ця технологія проактивна, тобто

забезпечує захист навіть уперші години поширення нової загрози.

У ній використовується комбінація різних методів (аналіз коду,

емуляція коду, видові сигнатури, сигнатури вірусів), які працюють

узгоджено, суттєво підвищуючи безпеку системи. Підсистема

сканування може контролювати одночасно кілька потоків даних,

максимізуючи ефективність та швидкість виявлення. Окрім цього,

технологія ThreatSense успішно знищує руткіти.

4.1.6.1 Настройка об’єктів

У розділі Об’єкти можна визначити, які компоненти та файли

комп’ютера мають бути перевірені на наявність загроз.

Оперативна пам’ять – перевірка на віруси, які загрожують

оперативній пам’яті системи.

Завантажувальні сектори – перевірка завантажувальних секторів

на наявність вірусів уголовному завантажувальному секторі

Файли – перевірка всіх загальних типів файлів (програми,

зображення, аудіо, відеофайли, файли баз даних тощо)

Файли електронної пошти – перевірка спеціальних файлів, які

містять електронні повідомлення

Архіви – перевірка файлів вархівах

(.rar, .zip, .arj, .tar тощо)

Саморозпакувальні архіви – Перевірка файлів, які містяться

всаморозпакувальних архівах, зазвичай зрозширенням .exe

Упаковані програми– упаковані програми (на відміну від

стандартних типів архівів) розпаковуються впам’ять, додатково

до стандартних статичних пакувальників (UPX, yoda, ASPack, FGS

тощо).

17

Потенційно небажані програми – потенційно небажані

програми необов’язково є шкідливими, але вони можуть

негативно впливати на продуктивність роботи комп’ютера. Такі

програми зазвичай вимагають згоди на інсталяцію. Якщо вони

наявні на комп’ютері, система поводиться інакше (у порівнянні

зі станом до їх інсталяції). До найбільш значних змін відносяться

небажані спливаючі вікна, активація та запуск прихованих

процесів, збільшене використання системних ресурсів, зміни

врезультатах пошуку, атакож активація програм, які взаємодіють

звіддаленими серверами.

4.1.6.3 Очистка

Параметри очистки визначають поведінку сканера під час очистки

інфікованих файлів. Існує 3 рівні очистки:

Без очистки

Інфіковані файли не очищаються автоматично. Програма відображає

вікно попередження та дозволяє користувачу вибрати потрібну дію.

4.1.6.2 Параметри

У розділі Параметри користувач може вибрати способи, які будуть

використовуватися під час перевірки системи на наявність загроз.

Доступні такі параметри:

Сигнатури – сигнатури допомагають точно та надійно виявляти

йвизначати проникнення за допомогою їхнього імені,

використовуючи вірусні бази даних.

Рівень за замовчуванням

Програма буде намагатися автоматично очистити або видалити

інфікований файл. Якщо програмі не вдається вибрати потрібну

дію автоматично, вона пропонує вибрати цю дію користувачеві.

Якщо завершити визначену дію неможливо, буде відображено

перелік можливих дій.

Ретельна очистка

Програма очистить або видалить усі інфіковані файли (включно

зархівами). Єдиним виключенням є системні файли. Якщо очистити

їх неможливо, користувачеві пропонується вибрати дію увікні

попередження.

Попередження!

У режимі за замовчуванням увесь архів видаляється лише тоді,

коли всі файли вньому є інфікованими. Якщо вархіві також

містяться чисті файли, архів не буде видалено. Якщо інфікований

файл виявлено врежимі ретельної очистки, буде видалено весь

архів, навіть якщо вньому містяться неінфіковані файли.

Евристики – це алгоритм, який аналізує (шкідливу) діяльність

програм. Головна перевага евристик – це можливість виявити

нове шкідливе програмне забезпечення, яке раніше не існувало

або не було включено до списку відомих вірусів (вірусної бази

даних).

Розширені евристики – урозширеній евристиці реалізовано

унікальний евристичний алгоритм, розроблений ESET, оптимізований

для виявлення комп’ютерних хробаків та троянських програм,

написаних мовами програмування високого рівня. Завдяки

розширеній евристиці можливості виявлення загрози програмою

значно підвищуються.

Рекламне ПЗ/шпигунське ПЗ/загрозливе ПЗ – ця категорія

містить програмне забезпечення, яке збирає різноманітну

конфіденційну інформацію про користувачів без їхньої згоди.

До цієї категорії також належать програми, які відображають на

екрані рекламні матеріали.

Потенційно небезпечні програми – це характеристика,

яказастосовується до комерційного, законного програмного

забезпечення. До них належать такі програми, як засоби

віддаленого керування, тому цей параметр за замовчуванням

вимкнуто.

18

4.1.6.4 Розширення

Розширення – це закінчення імені файлу, відокремлене крапкою.

Розширення визначає тип івміст файлу. Цей розділ настройки

параметрів підсистеми ThreatSense дозволяє визначити типи

файлів, які підлягають перевірці.

За замовчуванням перевірці підлягають усі файли незалежно від

їх розширення. Будь-яке розширення можна додати до списку

файлів, виключених із перевірки. Якщо прапорець Перевіряти

всі файли не встановлено, список змінюється для відображення

розширень файлів, які перевіряються на поточний момент. За

допомогою кнопок Додати та Видалити можна дозволити або

заборонити перевірку необхідних розширень.

Щоб дозволити перевірку файлів без розширень, виберіть параметр

Перевіряти файли без розширень.

Виключення файлів із списку для перевірки доцільне тоді, коли

перевірка певних типів файлів заважає нормальному запуску

програм, які використовують ці розширення. Наприклад, під

час використання сервера MS Exchange доцільно виключити

розширення .edb, .eml та .tmp.

4.1.6.5 Обмеження

У розділі «Обмеження» можна вказати максимальний розмір

об’єктів ічисло рівнів вкладення архівів, які мають перевірятися.

Максимальний розмір об’єкта (байт)

Визначення максимального розміру об’єктів, які підлягають

перевірці. Після встановлення параметра цей антивірусний

модуль буде перевіряти лише ті об’єкти, розмір яких не

перевищує зазначений. Змінювати значення за замовчуванням не

рекомендується, оскільки зазвичай для цього немає причин. Цей

параметр повинні змінювати лише досвідчені користувачі, яким,

можливо, потрібно виключити зперевірки великі об’єкти.

Максимальний час перевірки об’єкта (сек.)

Визначення максимального значення для тривалості перевірки

об’єкта. У результаті введення значення вце поле антивірусний

модуль припинятиме перевірку об’єкта відразу після завершення

вказаного часу, незалежно від того, чи буде завершено перевірку.

Глибина архіву

Зазначення максимальної глибини архіву, яка підлягатиме

перевірці. Змінювати значення за замовчуванням (10) не

рекомендовано, оскільки за нормальних обставин для цього

немає потреби. Якщо перевірка передчасно закінчується

через велику кількість вкладених архівів, архів залишиться

неперевіреним.

Максимальний розмір файлу вархіві (у байтах)

Цей параметр дозволяє визначити максимальний розмір файлів

вархіві (під час розпакування), що підлягають перевірці. Якщо

із цієї причини перевірка архіву завершується передчасно, архів

залишається неперевіреним.

4.1.6.6 Інше

Перевірити альтернативні потоки даних (ADS)

Альтернативні потоки даних (ADS), які використовуються

файловою системою NTFS – це групи файлів та папок, невидимі

для звичайних способів сканування. Багато загроз намагаються

уникнути виявлення, маскуючись як альтернативні потоки даних.

Запускати фонові перевірки знизьким пріоритетом

Під час кожного виконання перевірки витрачається певний обсяг

ресурсів системи. Якщо запущено програму, яка спричиняє значне

навантаження на ресурси системи, можна ввімкнути фонову

перевірку знизьким пріоритетом ізберегти ресурси для інших програм.

Реєструвати всі об’єкти

У разі вибору цього параметра вжурналі буде відображено всі

перевірені файли, включаючи неінфіковані.

4.1.7 Виявлено загрозу

Загрози можуть проникати всистему через різні точки входу, вебсторінки, спільні папки, електронну пошту або знімні комп’ютерні

пристрої (USB, зовнішні диски, CD-диски, DVD-диски, дискети тощо).

Якщо комп’ютер проявляє ознаки зараження, наприклад, працює

повільніше, часто зависає тощо, рекомендується виконати наведені

нижче дії.

• Відкрийте ESET NOD32 Antivirus іклацніть Перевірка комп’ютера

• Клацніть Стандартна перевірка

(докладніше див. «Стандартна перевірка»).

• Після закінчення перевірки перегляньте вжурналі кількість

перевірених, інфікованих та очищених файлів.

Якщо необхідно перевірити тільки окрему частину диска, виберіть

Розширене сканування та виберіть об’єкти для перевірки на

віруси.

Як загальний приклад обробки проникнення вESET NOD32

Antivirus, припустімо, що проникнення виявлено модулем захисту

врежимі реального часу, який працює зрівнем очистки «За

замовчуванням». Він спробує очистити чи видалити файл. Якщо

для модуля захисту врежимі реального часу не визначено певної

дії, з’явиться вікно тривоги, вякому необхідно вибрати певну дію.

Зазвичай доступними є варіанти Очистити, Видалити та Пропустити.

Не рекомендується вибирати Пропустити, тому що інфіковані файли

залишаються незмінними. Єдиним виключенням є випадок, коли

ви впевнені, що файл не є шкідливим ійого виявлено помилково.

Зберегти час останнього доступу

Установіть цей прапорець, щоб зберігати початковий час доступу

до файлів, що перевіряються, ане оновлювати його (наприклад,

для використання із системами резервного копіювання даних).

Прокручування журналу

Цей параметр вмикає/вимикає прокручування журналу. Після вибору

цього параметра інформація прокручується вгору вмежах вікна.

Відображати сповіщення про завершення перевірки

вокремому вікні

Відкриває окреме вікно, яке містить інформацію про результати

перевірки.

19

Очистка івидалення

Застосуйте очистку, якщо чистий файл було атаковано вірусом,

який приєднав шкідливий код до очищеного файлу. У цьому

випадку, по-перше, спробуйте очистити файл, щоб повернути

його до початкового стану. Якщо файл складається виключно

зішкідливого коду, він видаляється.

Якщо інфікований файл «заблоковано» або він використовується

системним процесом, його буде видалено тільки після вивільнення

(зазвичай після перезапуску системи).

Видалення файлів вархівах

У режимі очищення «За замовчуванням» увесь архів буде

видалено, тільки якщо він містить інфіковані файли та не містить

жодного чистого файлу. Іншими словами, архіви не видаляються,

якщо вони містять також нешкідливі чисті файли. Проте будьте

обережні під час виконання перевірки за допомогою ретельної

очистки. Ретельна очистка видаляє архів, якщо він містить принаймні

один інфікований файл, незалежно від стану інших файлів вархіві.

4.2 Оновлення програми

Регулярне оновлення системи є основою максимальної

захищеності, що надає програма ESET NOD32 Antivirus. Модуль

оновлення завжди забезпечує відповідність програми останнім

стандартам. Це досягається двома способами – оновленням

вірусної бази даних та оновленням усіх компонентів системи.

4.2.1 Настройка оновлень

У розділі настройки оновлення вказується інформація про джерело

оновлення (наприклад сервери оновлення та дані аутентифікації

для цих серверів). За замовчуванням для поля Сервер оновлення:

вказано значення Автоматичний вибір. Це означає, що файли

завантажуватимуться із серверів оновлення ESET знайменшим

мережевим навантаженням. Додаткові параметри оновлення

доступні удереві «Додаткові параметри» (F5) урозділі Оновлення.

Інформацію про поточний стан оновлення, втому числі поточну

версію вірусної бази даних іпотребу воновленні, можна знайти,

клацнувши Оновлення. Окрім цього, доступна функція негайного

запуску процесу оновлення – Оновити вірусну базу даних –,

атакож основні параметри настройки оновлення, такі як ім’я

користувача та пароль для серверів оновлення ESET.

В інформаційному вікні також подаються відомості про дату та

час останнього успішного оновлення, атакож номер вірусної

бази даних. Це позначення є активним посиланням на веб-сайт

компанії ESET, де перелічені всі сигнатури, що були додані уцьому

оновленні.

Скористайтеся посиланням Зареєструвати, щоб відкрити форму

реєстрації, за допомогою якої можна зареєструвати нову ліцензію

вESET, після чого дані автентифікації будуть надіслані на вашу адресу

електронної пошти.

Список наразі існуючих серверів оновлень доступний урозкривному

меню Сервер оновлення:. Щоб додати новий сервер оновлення,

клацніть Змінити... урозділі Параметри оновлення для вибраного

профілю , апотім клацніть кнопку Додати.

Доступ до серверів оновлення надають Ім’я користувача та Пароль,

згенеровані компанією ESET та надіслані користувачеві після

придбання ліцензії на використання продукту.

4.2.1.1 Профілі оновлення

Для різних конфігурацій оновлення можна створювати визначені

користувачем профілі, щоб застосувати їх до конкретного завдання.

Створення різних профілів оновлення особливо корисне для

мобільних користувачів, уяких властивості підключення

до Інтернету постійно змінюються. Змінюючи завдання

оновлення, користувачі мобільних станцій можуть вказати,

який альтернативний профіль оновлення використовувати,

якщо неможливо оновити програму за допомогою конфігурації,

визначеної урозділі Мій профіль.

У розкривному меню Вибраний профіль відображається

поточний вибраний профіль. За замовчуванням даному запису

призначається назва Мій профіль. Щоб створити новий профіль,

натисніть кнопку Профілі..., апотім кнопку Додати..., після чого

введіть власне Ім’я профілю. Під час створення нового профілю

можна скопіювати параметри зіснуючого профілю, вибравши

його урозкривному меню Копіювати параметри зпрофілю:.

ПРИМІТКА. Ім’я користувача та пароль надаються компанією ESET

після придбання програми ESET NOD32 Antivirus.

20

Під час настройки профілю можна вказати сервер оновлень

для здійснення підключення ізавантаження оновлення; можна

вибрати будь-який сервер зі списку доступних серверів або

додати новий сервер. Список наразі існуючих серверів оновлень

доступний урозкривному меню Сервер оновлення:. Щоб додати

новий сервер оновлень, натисніть кнопку Змінити… урозділі

Параметри оновлення для вибраного профілю, апотім клацніть

кнопку Додати.

4.2.1.2 Додаткові параметри оновлення

Щоб переглянути Додаткові параметри оновлення, натисніть

кнопку Настройка... Додаткові параметри оновлення містять

настройки таких елементів: Режим оновлення, Проксі-сервер

HTTP, Локальна мережа та Дзеркало.

4.2.1.2.1 Режим оновлення

На вкладці Режим оновлення розташовані параметри, що

стосуються оновлення компонентів програми.

У розділі Оновлення компонентів програми доступні три параметри:

• Ніколи не оновлювати компоненти програми

• Завжди оновлювати компоненти програми

• Запитувати перед завантаженням компонентів програми

Вибір параметра Ніколи не оновлювати компоненти програми

означає, що оновлення компонентів програми не буде

завантажуватися після його випуску компанією ESET іна цій

робочій станції не відбуватиметься оновлення жодного

компонента програми. Застосування параметра Завжди

оновлювати компоненти програми означає, що оновлення

компонентів програми виконуватимуться кожного разу після їх

появи на серверах оновлення ESET ікомпоненти програми будуть

оновлюватися до завантаженої версії.

Виберіть третій параметр (Запитувати перед завантаженням

компонентів програми), щоб перед завантаженням оновлення

компонентів програми з’являвся запит на його підтвердження

користувачем, коли такі оновлення стають доступними. Утакому

випадку відкриватиметься діалогове вікно зінформацією про

доступні оновлення компонентів програми зможливістю підтвердити

необхідність їх завантаження або відмовитися від нього. Після

підтвердження оновлення буде завантажене, після чого нові

компоненти програми буде інстальовано.

За замовчуванням для оновлення компонентів програми

встановлюється параметр Запитувати перед завантаженням

компонентів програми.

Після інсталяції оновлення компонентів програми потрібно

перезавантажити систему, щоб забезпечити повну функціональність

усіх модулів. У розділі Перезавантажити після оновлення

компонентів програми можна вибрати один із трьох наведених

нижче параметрів.

• Ніколи не перезавантажувати комп’ютер

• Запропонувати перезавантаження комп’ютера, якщо

ценеобхідно

• У разі необхідності перезавантажити комп’ютер без

попередження

За замовчуванням для перезавантаження використовується

параметр Запропонувати перезавантаження комп’ютера,

якщоце необхідно. Вибір найбільш зручних параметрів оновлення

компонентів програми на вкладці Режим оновлення залежить від

кожної конкретної робочої станції, оскільки саме на ній будуть

застосовуватися ці параметри. Пам’ятайте про відмінності між

робочими станціями та серверами (наприклад, перезавантаження

сервера автоматично після оновлення програми може завдати

серйозної шкоди).

4.2.1.2.2 Проксі-сервер