ESET NOD32 User Manual [ru]

ESET Smart Security 5

Руководство пользователя

(для версии программы 5.0 и более поздних)

Microsoft® Windows® 7 / Vista / XP / 2000

Щелкните здесь, чтобы загрузить актуальную версию этого документа

ESET Smart Security

© ESET, spol. s r. o., 2011

Программное обеспечение ESET Smart Security разработано

компанией ESET, spol. s r. o.

Дополнительные сведения см. на веб-сайте www.eset.com.

Все права защищены. Запрещается воспроизведение, сохранение в

информационных системах и передача данного документа или

любой его части в любой форме и любыми средствами, в том числе

электронными, механическими способами, посредством

фотокопирования, записи, сканирования, а также любыми

другими способами без соответствующего письменного

разрешения автора.

ESET, spol. s r. o. оставляет за собой право изменять любые

программные продукты, описанные в данной документации, без

предварительного уведомления.

Международная служба поддержки клиентов: www.eset.com/

support/contact

Версия 2. 8. 2011

Содержание

ESET Smart Security 51.

Установка2.

Руководство для начинающих3.

Действия, которые следует выполнить, если программа не

3.2

работает надлежащим образом

Работа с ESET Smart Security4.

4.1.1.1.2

4.1.1.1.5

4.1.1.1.7

..................................................5

........................................................................5Что нового?1.1

........................................................................6Системные требования1.2

........................................................................6Профилактика1.3

..................................................8

........................................................................9Обычная установка2.1

........................................................................12Пользовательская установка2.2

........................................................................15Обновление до новой версии2.3

........................................................................16Ввод имени пользователя и пароля2.4

........................................................................17Сканирование ПК2.5

..................................................18

........................................................................18Введение в интерфейс пользователя3.1

........................................................................19

........................................................................20Настройка обновлений3.3

........................................................................21Настройка прокси-сервера3.4

........................................................................22Защита настроек3.5

........................................................................23Настройка доверенной зоны3.6

..................................................24

........................................................................26Компьютер4.1

...........................................................................26Защита от вирусов и шпионских программ4.1.1

..........................................................................27Защита файловой системы в режиме реального времени4.1.1.1

............................................................................27Носители для сканирования4.1.1.1.1

Сканировать при (сканирование при определенных

условиях)

Момент изменения конфигурации защиты в режиме

реального времени

Решение проблем, возникающих при работе защиты

файловой системы в режиме реального времени

Сканирование файлов, исполняемых при запуске системы4.1.1.4

........................................................................43Сеть4.2

............................................................................28

............................................................................28Расширенные параметры сканирования4.1.1.1.3

............................................................................28Уровни очистки4.1.1.1.4

............................................................................29

............................................................................29Проверка модуля защиты в режиме реального времени4.1.1.1.6

............................................................................29

..........................................................................30Защита документов4.1.1.2

..........................................................................31Сканирование ПК4.1.1.3

............................................................................31Тип сканирования4.1.1.3.1

.........................................................................31Сканирование Smart4.1.1.3.1.1

.........................................................................32Выборочное сканирование4.1.1.3.1.2

............................................................................32Объекты сканирования4.1.1.3.2

............................................................................33Профили сканирования4.1.1.3.3

............................................................................33Ход сканирования4.1.1.3.4

..........................................................................34

..........................................................................35Исключения4.1.1.5

..........................................................................36Настройка параметров модуля ThreatSense4.1.1.6

............................................................................36Объекты4.1.1.6.1

............................................................................37Параметры4.1.1.6.2

............................................................................37Очистка4.1.1.6.3

............................................................................38Расширение4.1.1.6.4

............................................................................38Ограничения4.1.1.6.5

............................................................................39Другое4.1.1.6.6

..........................................................................39Действия при обнаружении заражения4.1.1.7

...........................................................................40Сканирование и блокирование съемных носителей4.1.2

...........................................................................41Система предотвращения вторжений на узел4.1.3

...........................................................................44Режимы фильтрации4.2.1

...........................................................................45Профили4.2.2

...........................................................................46Настройка и использование правил4.2.3

..........................................................................47Настройка правил4.2.3.1

..........................................................................48Изменение правил4.2.3.2

...........................................................................49Настройка зон4.2.4

..........................................................................49Аутентификация сети4.2.4.1

............................................................................49Аутентификация зон: конфигурация клиента4.2.4.1.1

............................................................................52Аутентификация зон: конфигурация сервера4.2.4.1.2

...........................................................................52Установка соединения: обнаружение4.2.5

...........................................................................53Ведение журнала4.2.6

...........................................................................54Интеграция в систему4.2.7

........................................................................55Интернет и электронная почта4.3

...........................................................................56Защита доступа в Интернет4.3.1

..........................................................................56HTTP, HTTPs4.3.1.1

............................................................................57Активный режим для веб-браузеров4.3.1.1.1

..........................................................................57Управление URL-адресами4.3.1.2

...........................................................................59Защита почтового клиента4.3.2

..........................................................................60Фильтр POP3, POP3S4.3.2.1

..........................................................................61Контроль протоколов IMAP, IMAPS4.3.2.2

..........................................................................61Интеграция в почтовые клиенты4.3.2.3

............................................................................62Конфигурация защиты почтового клиента4.3.2.3.1

..........................................................................63Удаление заражений4.3.2.4

...........................................................................63Защита от спама4.3.3

..........................................................................64Самообучение модуля защиты от спама4.3.3.1

............................................................................64Добавление адресов в «белый» и «черный» списки4.3.3.1.1

............................................................................65Пометка сообщений как спама4.3.3.1.2

...........................................................................65Фильтрация протоколов4.3.4

..........................................................................66Исключенные приложения4.3.4.1

..........................................................................67Исключенные адреса4.3.4.2

..........................................................................67Проверка протокола SSL4.3.4.3

............................................................................68Сертификаты4.3.4.3.1

.........................................................................69Доверенные сертификаты4.3.4.3.1.1

.........................................................................69Исключенные сертификаты4.3.4.3.1.2

........................................................................69Родительский контроль4.4

........................................................................70Обновление программы4.5

...........................................................................74Настройка обновлений4.5.1

..........................................................................75Профили обновления4.5.1.1

..........................................................................75Дополнительные настройки обновления4.5.1.2

............................................................................75Режим обновления4.5.1.2.1

............................................................................76Прокси-сервер4.5.1.2.2

............................................................................78Подключение к локальной сети4.5.1.2.3

...........................................................................79Создание задач обновления4.5.2

........................................................................79Служебные программы4.6

...........................................................................80Файлы журнала4.6.1

..........................................................................81Обслуживание журнала4.6.1.1

...........................................................................82Планировщик4.6.2

..........................................................................85Создание новой задачи4.6.2.1

...........................................................................86Статистика защиты4.6.3

...........................................................................87Карантин4.6.4

..........................................................................87Помещение файлов на карантин4.6.4.1

..........................................................................87Восстановление из карантина4.6.4.2

..........................................................................88Отправка файла из карантина4.6.4.3

...........................................................................89Наблюдение4.6.5

...........................................................................90ESET SysInspector4.6.6

...........................................................................91Запущенные процессы4.6.7

..........................................................................92ESET Live Grid4.6.7.1

............................................................................93Подозрительные файлы4.6.7.1.1

...........................................................................94Сетевые подключения4.6.8

...........................................................................95Отправка файлов на анализ4.6.9

...........................................................................96Обновления системы4.6.10

...........................................................................96Диагностика4.6.11

........................................................................96Интерфейс4.7

...........................................................................97Графика4.7.1

...........................................................................97Предупреждения и уведомления4.7.2

..........................................................................98Дополнительные настройки4.7.2.1

...........................................................................99Скрытые окна уведомлений4.7.3

...........................................................................99Настройка доступа4.7.4

...........................................................................100Контекстное меню4.7.5

...........................................................................100Игровой режим4.7.6

Для опытных пользователей5.

..................................................101

5.5.2

5.6.2

........................................................................101Настройка прокси-сервера5.1

........................................................................102Импорт и экспорт параметров5.2

........................................................................103Сочетания клавиш5.3

........................................................................103Командная строка5.4

........................................................................105ESET SysInspector5.5

...........................................................................105Введение в ESET SysInspector5.5.1

..........................................................................105Запуск ESET SysInspector5.5.1.1

Интерфейс пользователя и работа в

...........................................................................106

приложении

..........................................................................106Элементы управления программой5.5.2.1

..........................................................................107Навигация в ESET SysInspector5.5.2.2

..........................................................................108Сравнение5.5.2.3

...........................................................................110Параметры командной строки5.5.3

...........................................................................110Сценарий службы5.5.4

..........................................................................111Создание сценариев службы5.5.4.1

..........................................................................111Структура сценария службы5.5.4.2

..........................................................................113Выполнение сценариев службы5.5.4.3

...........................................................................113Сочетания клавиш5.5.5

...........................................................................115Системные требования5.5.6

...........................................................................115Часто задаваемые вопросы5.5.7

...........................................................................116ESET SysInspector как часть ESET Smart Security5.5.8

........................................................................117ESET SysRescue5.6

...........................................................................117Минимальные требования5.6.1

Создание компакт-диска аварийного

...........................................................................117

восстановления

...........................................................................117Выбор объекта5.6.3

...........................................................................118Параметры5.6.4

..........................................................................118Папки5.6.4.1

..........................................................................118Противовирусная программа ESET5.6.4.2

..........................................................................119Дополнительные параметры5.6.4.3

..........................................................................119Интернет-протокол5.6.4.4

..........................................................................119Загрузочное USB-устройство5.6.4.5

..........................................................................119Запись5.6.4.6

...........................................................................120Работа с ESET SysRescue5.6.5

..........................................................................120Использование ESET SysRescue5.6.5.1

Глоссарий6.

..................................................121

........................................................................121Типы заражений6.1

...........................................................................121Вирусы6.1.1

...........................................................................121Черви6.1.2

...........................................................................122Троянские программы6.1.3

...........................................................................122Руткиты6.1.4

...........................................................................122Рекламные программы6.1.5

...........................................................................123Шпионские программы6.1.6

...........................................................................123Потенциально опасные приложения6.1.7

...........................................................................123Потенциально нежелательные приложения6.1.8

........................................................................124Типы удаленных атак6.2

...........................................................................124DoS-атаки6.2.1

...........................................................................124Атака путем подделки записей кэша DNS6.2.2

...........................................................................124Атаки червей6.2.3

...........................................................................124Сканирование портов6.2.4

...........................................................................125TCP-десинхронизация6.2.5

...........................................................................125SMB Relay6.2.6

...........................................................................125Атаки по протоколу ICMP6.2.7

........................................................................126Электронная почта6.3

...........................................................................126Рекламные объявления6.3.1

...........................................................................126Мистификации6.3.2

...........................................................................127Фишинг6.3.3

...........................................................................127Распознавание мошеннических сообщений6.3.4

..........................................................................127Правила6.3.4.1

..........................................................................128Байесовский фильтр6.3.4.2

..........................................................................128«Белый» список6.3.4.3

..........................................................................128«Черный» список6.3.4.4

..........................................................................128Контроль на стороне сервера6.3.4.5

1. ESET Smart Security 5

ESET Smart Security5 представляет собой новый подход к созданию действительно комплексной системы

безопасности компьютера. Новейшая версия модуля сканирования ThreatSense® в сочетании со

специализированными модулями персонального файервола и защиты от спама обеспечивает скорость и

точность, необходимые для безопасности компьютера. Таким образом, продукт представляет собой развитую

систему непрерывного предупреждения атак и защиты компьютера от вредоносных программ.

ESET Smart Security5— это комплексное решение для обеспечения безопасности, являющееся результатом

долгих усилий, направленных на достижение оптимального сочетания максимальной степени защиты с

минимальным влиянием на производительность компьютера. Современные технологии, основанные на

применении искусственного интеллекта, способны превентивно противодействовать заражениям вирусами,

шпионскими, троянскими, рекламными программами, червями, руткитами и другими атаками из Интернета

без влияния на производительность компьютера и перерывов в работе.

1.1 Что нового?

Родительский контроль

Родительский контроль позволяет блокировать сайты, на которых могут быть потенциально нежелательные

материалы. Кроме того, родители могут запрещать доступ к предварительно заданным категориям вебсайтов (до 20 категорий). Этот инструмент помогает предотвратить доступ детей и подростков к страницам,

содержимое которых является для них неприемлемым или вредоносным.

Система предотвращения вторжений на узел

Система предотвращения вторжений на узел защищает от вредоносных программ и другой нежелательной

активности, которые пытаются отрицательно повлиять на безопасность компьютера. В системе

предотвращения вторжений на узел используется расширенный анализ поведения в сочетании с

возможностями сетевой фильтрации по обнаружению, благодаря чему отслеживаются запущенные процессы,

файлы и разделы реестра, активно блокируются и предотвращаются любые такие попытки.

Улучшенный модуль защиты от спама

Модуль защиты от спама, являющийся частью ESET Smart Security, был подвергнут оптимизации, чтобы

добиться еще более высокого уровня точности обнаружения заражений.

ESET Live Grid

ESET Live Grid— это современная система своевременного обнаружения появляющихся угроз, в основу

которой положен принцип репутации. За счет потоковой передачи в режиме реального времени информации

из облака вирусная лаборатория ESET поддерживает актуальность средств защиты для обеспечения

постоянной безопасности. Пользователь может проверять репутацию запущенных процессов и файлов

непосредственно в интерфейсе программы или в контекстном меню, благодаря чему становится доступна

дополнительная информация из ESET Live Grid. Указывается уровень риска каждого процесса или файла, а

также количество пользователей и время, когда объект изначально был обнаружен.

Управление съемными носителями

ESET Smart Security обеспечивает управление съемными носителями (компакт-диски/DVD-диски/USBустройства и т.п.). Этот модуль позволяет сканировать, блокировать и изменять расширенные фильтры и

разрешения, а также контролировать, как пользователь может получать доступ к конкретному устройству и

работать с ним. Это может быть удобно, если администратор компьютера хочет предотвратить подключение

пользователями съемных носителей с ненужным содержимым.

Игровой режим

Игровой режим— это функция для любителей компьютерных игр, которые стремятся добиться отсутствия

каких-либо перерывов в используемом ими программном обеспечении и отвлекающих от процесса

всплывающих окон, а также хотят свести к минимуму потребление ресурсов процессора. Игровой режим

также можно использовать в качестве режима презентаций, в котором презентацию не следует прерывать

деятельностью программы защиты от вирусов. При включении этой функции отключаются все всплывающие

окна, а работа планировщика полностью останавливается. Защита системы по-прежнему работает в фоновом

режиме, но не требует какого-либо вмешательства со стороны пользователя.

5

Проверять наличие обновлений программы

ESET Smart Security можно сконфигурировать таким образом, что в дополнение к проверкам обновлений базы

данных сигнатур вирусов и программных модулей также регулярно будет проверяться наличие более новой

версии самой программы. В процессе установки при использовании более старого установочного пакета

можно решить, следует ли автоматически загрузить и установить новейшую версию ESET Smart Security.

Новый внешний вид

Был полностью изменен дизайн главного окна ESET Smart Security, а раздел «Дополнительные настройки» стал

более интуитивно понятным для упрощения навигации.

1.2 Системные требования

Для правильной работы ESET Smart Security система должна отвечать перечисленным ниже аппаратным и

программным требованиям.

Операционная система Windows 2000, XP

Процессор 400МГц, 32-разрядный (x86) или 64-разрядный (x64)

128МБ оперативной памяти

320МБ свободного места на диске

Монитор Super VGA (800 × 600)

ОС Windows7, Vista

Процессор 1ГГц, 32-разрядный (x86) или 64-разрядный (x64)

512МБ оперативной памяти

320МБ свободного места на диске

Монитор Super VGA (800 × 600)

1.3 Профилактика

При использовании компьютера, особенно во время работы в Интернете, необходимо помнить о том, что ни

одна система защиты от вирусов не способна снизить вероятность заражений и атак до нуля. Для того чтобы

достигнуть наивысшей степени безопасности и комфорта, следуйте нескольким простым правилам и

используйте систему защиты от вирусов надлежащим образом.

Регулярно обновляйте систему защиты от вирусов.

Согласно статистическим данным, полученным от системы своевременного обнаружения ESET Live Grid,

тысячи новых уникальных заражений появляются ежедневно. Они пытаются обойти существующие меры

безопасности и приносят доход их авторам за счет убытков других пользователей. Специалисты вирусной

лаборатории ESET ежедневно анализируют угрозы, создают и предоставляют к загрузке новые обновления

для непрерывного усовершенствования защиты пользователей от вирусов. Неправильно настроенная система

обновлений снижает эффективность программы. Дополнительную информацию о настройке процесса

обновления см. здесь.

Загружайте пакеты обновлений операционной системы и других программ.

Авторы вредоносных программ используют различные уязвимости в системе для увеличения эффективности

распространения злонамеренного кода. По этой причине производители программного обеспечения

внимательно следят за появлением отчетов о новых уязвимостях их программных продуктов и выпускают

регулярные обновления, стараясь снизить вероятность появления новых угроз. Очень важно загружать эти

обновления сразу после их выпуска. Примерами программных продуктов, регулярно нуждающихся в

обновлениях, являются операционные системы семейства Windows или широко распространенный веббраузер Internet Explorer.

Архивируйте важные данные.

Авторы вредоносных программ обычно не заботятся о пользователях, а действия их продуктов зачастую ведут

к полной неработоспособности операционной системы и намеренному повреждению важной информации.

Необходимо регулярно создавать резервные копии важных конфиденциальных данных на внешних носителях,

таких как DVD-диски или внешние жесткие диски. Профилактические меры такого рода позволяют быстро и

просто восстановить данных в случае их повреждения.

6

Регулярно сканируйте компьютер на наличие вирусов.

Регулярное автоматическое сканирование компьютера с надлежащими параметрами помогает устранять

заражения, которые могут быть пропущены модулем защиты в режиме реального времени вследствие

устаревшей на тот момент базы данных сигнатур вирусов.

Следуйте основным правилам безопасности.

Это наиболее эффективное и полезное правило из всех— всегда будьте осторожны. На данный момент для

работы многих заражений (их выполнения и распространения) необходимо вмешательство пользователя.

Если соблюдать осторожность при открытии новых файлов, можно значительно сэкономить время и силы,

которые в противном случае будут потрачены на устранение заражений. Некоторые полезные правила

приведены ниже.

Не посещайте подозрительные веб-сайты с множеством всплывающих окон и анимированной рекламой.

Будьте осторожны при установке бесплатных программ, пакетов кодеков и т.п.. Используйте только

безопасные программы и посещайте безопасные веб-сайты.

Будьте осторожны, открывая вложения в сообщения электронной почты (особенно это касается сообщений,

рассылаемых массово и отправленных неизвестными лицами).

Не используйте учетную запись с правами администратора для повседневной работы на компьютере.

7

2. Установка

После запуска этого файла мастер установки поможет установить программу.

Внимание! Убедитесь в том, что на компьютере не установлены другие программы защиты от вирусов. Если на

одном компьютере установлено два и более решения для защиты от вирусов, между ними может возникнуть

конфликт. Рекомендуется удалить все прочие программы защиты от вирусов с компьютера. Также см. статью в

базе знаний (доступна на английском и на нескольких других языках).

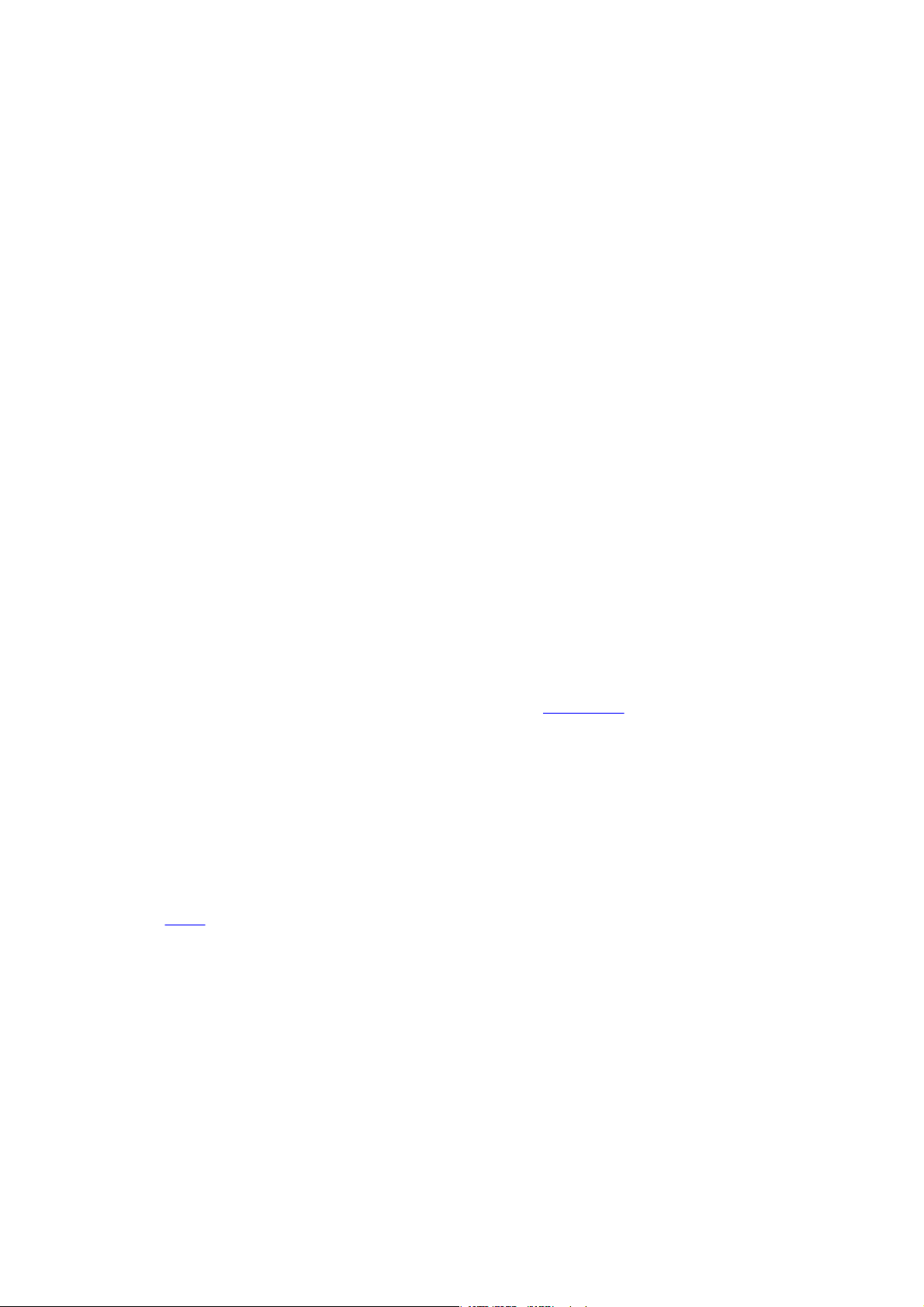

Сначала программа проверяет наличие более новой версии ESET Smart Security. Если найдена более новая

версия, на экран будет выведено такое окно.

Если выбрать возможность Загрузить и установить новую версию, новая версия будет загружена, после чего

будет продолжена установка. На следующем этапе на экран будет выведено лицензионное соглашение с

конечным пользователем. Прочтите его и нажмите кнопку Принять, чтобы подтвердить свое согласие с

условиями лицензионного соглашения с конечным пользователем. После этого установка будет продолжена,

причем существует два возможных сценария.

1. Установка ESET Smart Security поверх предыдущей версии данного программного обеспечения. В этом окне

можно выбрать, следует ли использовать существующие параметры программы для новой установки. Если

же снять флажок Использовать текущие параметры, то можно будет выбрать режим установки: Обычная

установка и Выборочная установка.

8

2. Если ESET Smart Security устанавливается на компьютер, на котором нет предыдущих версий программы, после принятия условий лицензионного соглашения с конечным пользователем на экран будет выведено показанное далее окно. Здесь можно выбрать режим установки (Обычная установка или Выборочная

установка) и продолжить установку соответствующим образом.

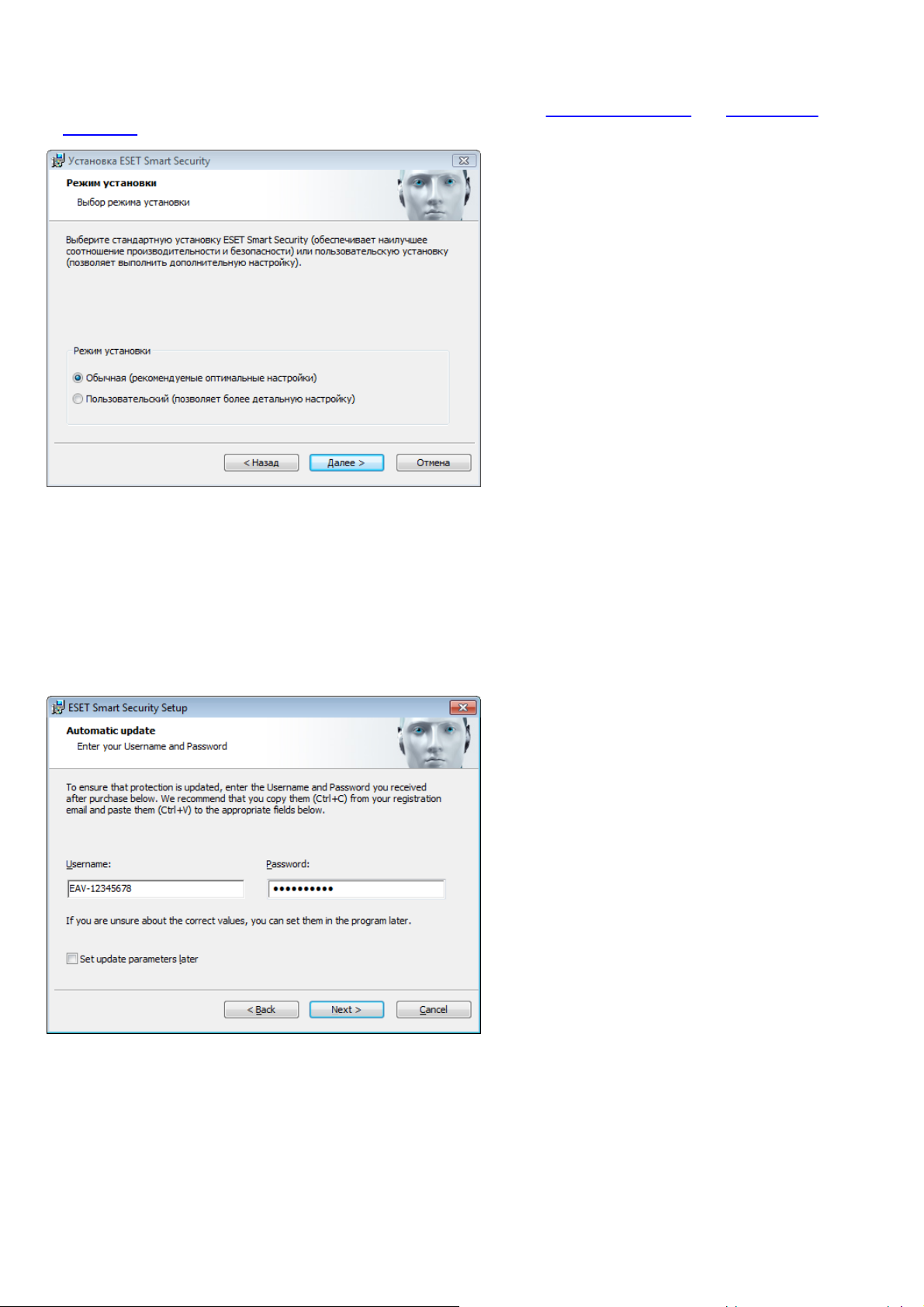

2.1 Обычная установка

В режиме обычной установки предлагаются возможности для конфигурирования, достаточные для

большинства пользователей. Эти параметры обеспечивают отличный уровень безопасности, простоту

настройки и высокую производительность компьютера. Режим обычной установки— это вариант по

умолчанию; при отсутствии особых требований не следует выбирать другой способ.

После выбора режима установки и нажатия кнопки Далее предлагается ввести имя пользователя и пароль для

автоматического обновления программы. Это важно для обеспечения непрерывной защиты компьютера.

В соответствующих полях введите свои имя пользователя и пароль, то есть те самые данные аутентификации,

которые были получены при приобретении или регистрации программы. Если имени пользователя и пароля

пока нет, данные для аутентификации можно будет указать позднее непосредственно в программе.

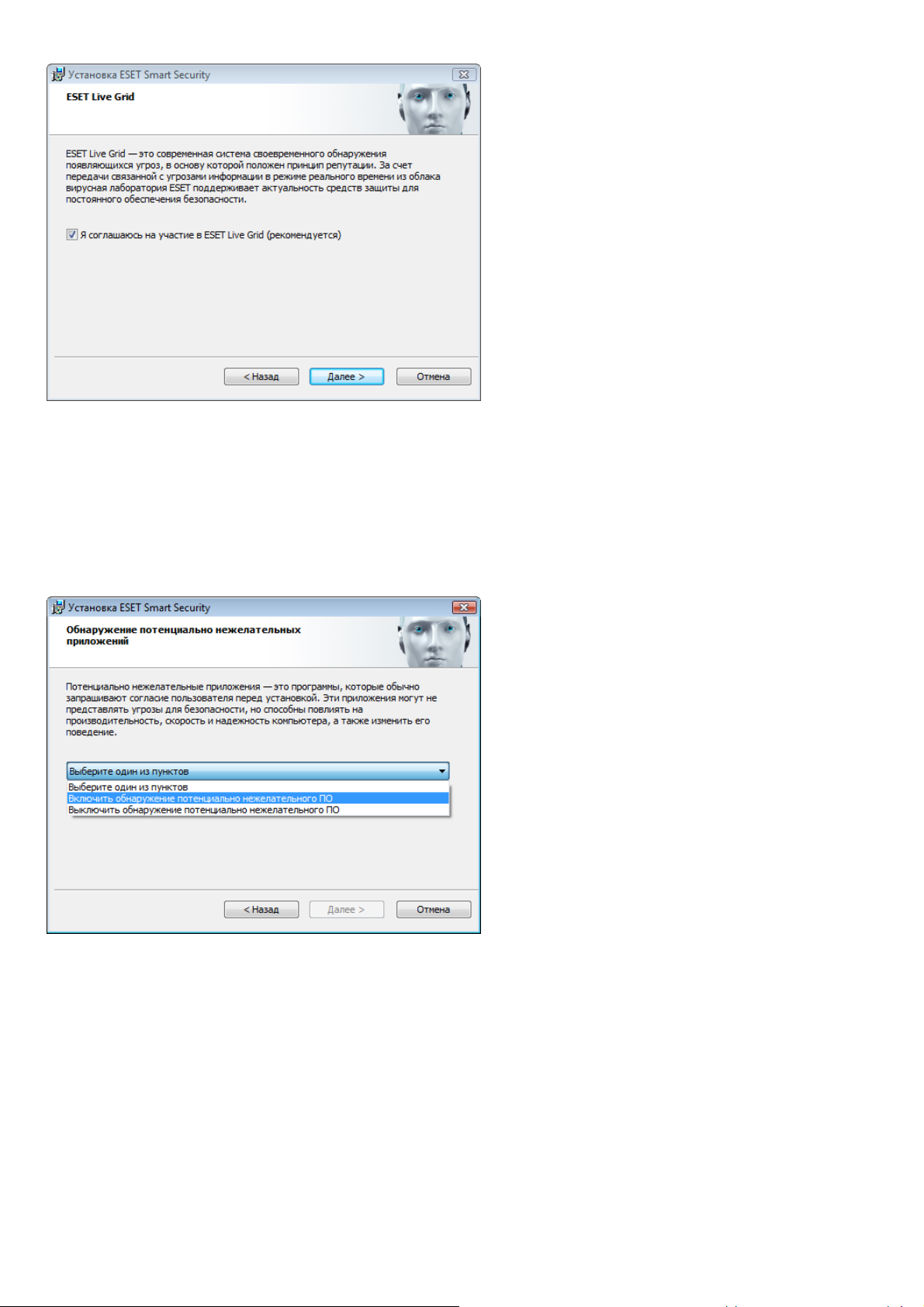

На следующем этапе выполняется конфигурирование ESET Live Grid. Система ESET Live Grid предназначена для

немедленного непрерывного информирования компании ESET о новых заражениях, что позволяет быстро

реагировать и защищать пользователей. Эта система позволяет отправлять новые угрозы в вирусную

лабораторию ESET, где они анализируются, обрабатываются и добавляются в базу данных сигнатур вирусов.

9

По умолчанию установлен флажок Я соглашаюсь на участие в ESET Live Grid, который активирует данную

функцию.

Следующим действием при установке является конфигурирование обнаружения потенциально

нежелательных приложений. Потенциально нежелательные приложения не обязательно являются

вредоносными, но часто негативно влияют на работу операционной системы.

Такие приложения часто поставляются в пакете с другими программами, и их установку бывает трудно

заметить при установке всего пакета. Хотя при установке таких приложений обычно на экран выводится

уведомление, они вполне могут быть установлены без согласия пользователя.

Рекомендуется выбрать параметр Включить обнаружение потенциально нежелательного ПО, чтобы

разрешить программе ESET Smart Security обнаруживать угрозы такого типа.

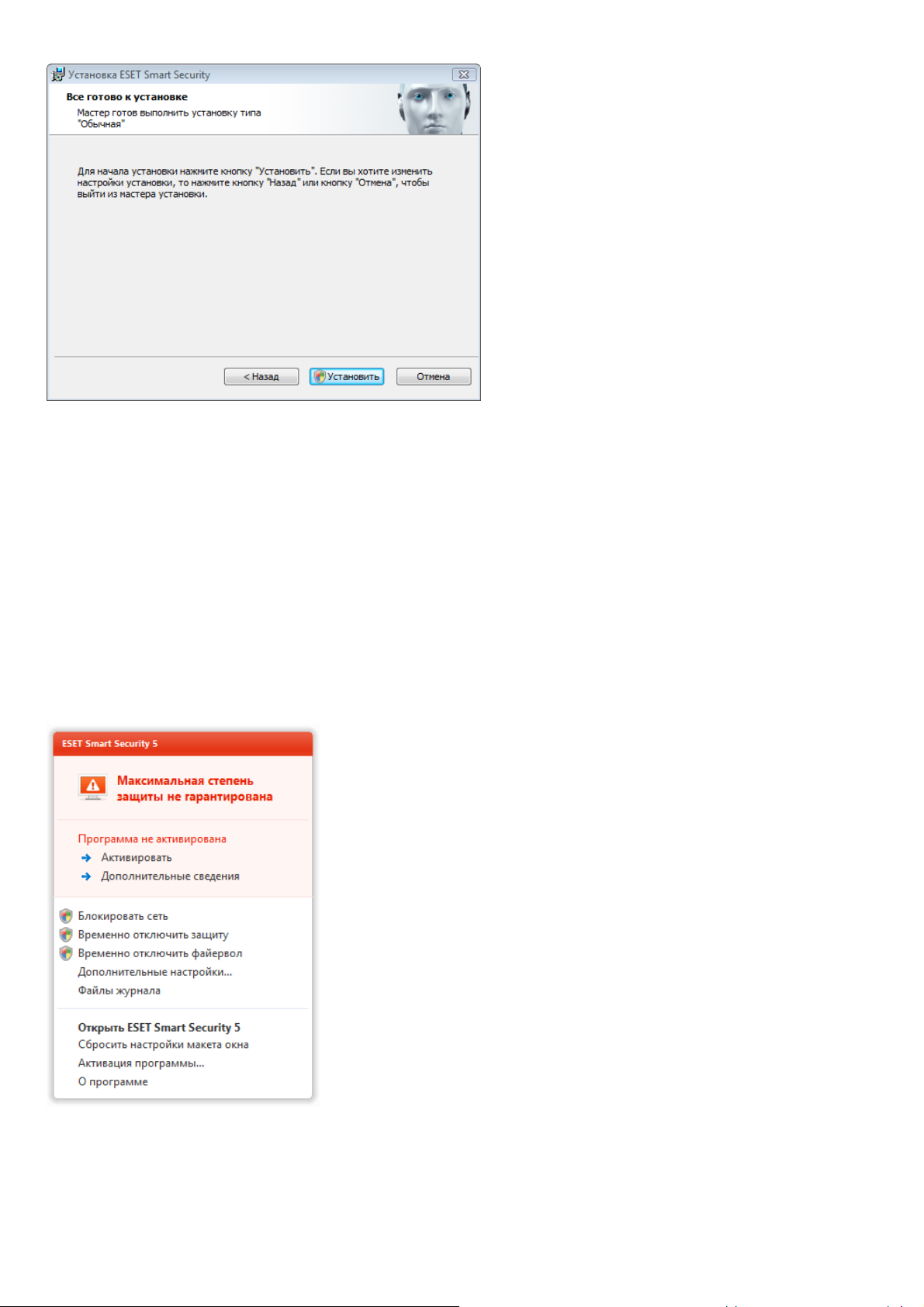

Последним этапом обычной установки является подтверждение установки. Для этого нажмите кнопку

Установить.

10

После завершения установки будет предложено активировать программный продукт.

Если вы приобрели коробочную розничную версию программы, к ней прилагается ключ активации, а также

пошаговые инструкции по активации. Обычно ключ активации расположен внутри упаковки программного

продукта или на ее тыльной стороне. Для успешного выполнения активации ключ активации нужно вводить

именно в том виде, в котором он предоставлен.

Если имя пользователя и пароль уже получены, выберите вариант Активировать с помощью имени

пользователя и пароля и введите сведения о лицензии в соответствующие поля.

Если у вас нет лицензии, но вы хотите купить ее, выберите вариант Приобрести лицензию. В результате

откроется веб-сайт местного распространителя ESET.

Выберите вариант Отмена, если следует сначала оценить программный продукт, не активируя его сразу же.

Активировать копию ESET Smart Security также можно из самой программы. Нажмите значок ESET Smart

Security, расположенный в правом верхнем углу, или щелкните правой кнопкой мыши значок ESET Smart

Security в панели задач, после чего выберите в меню пункт Активация программы....

11

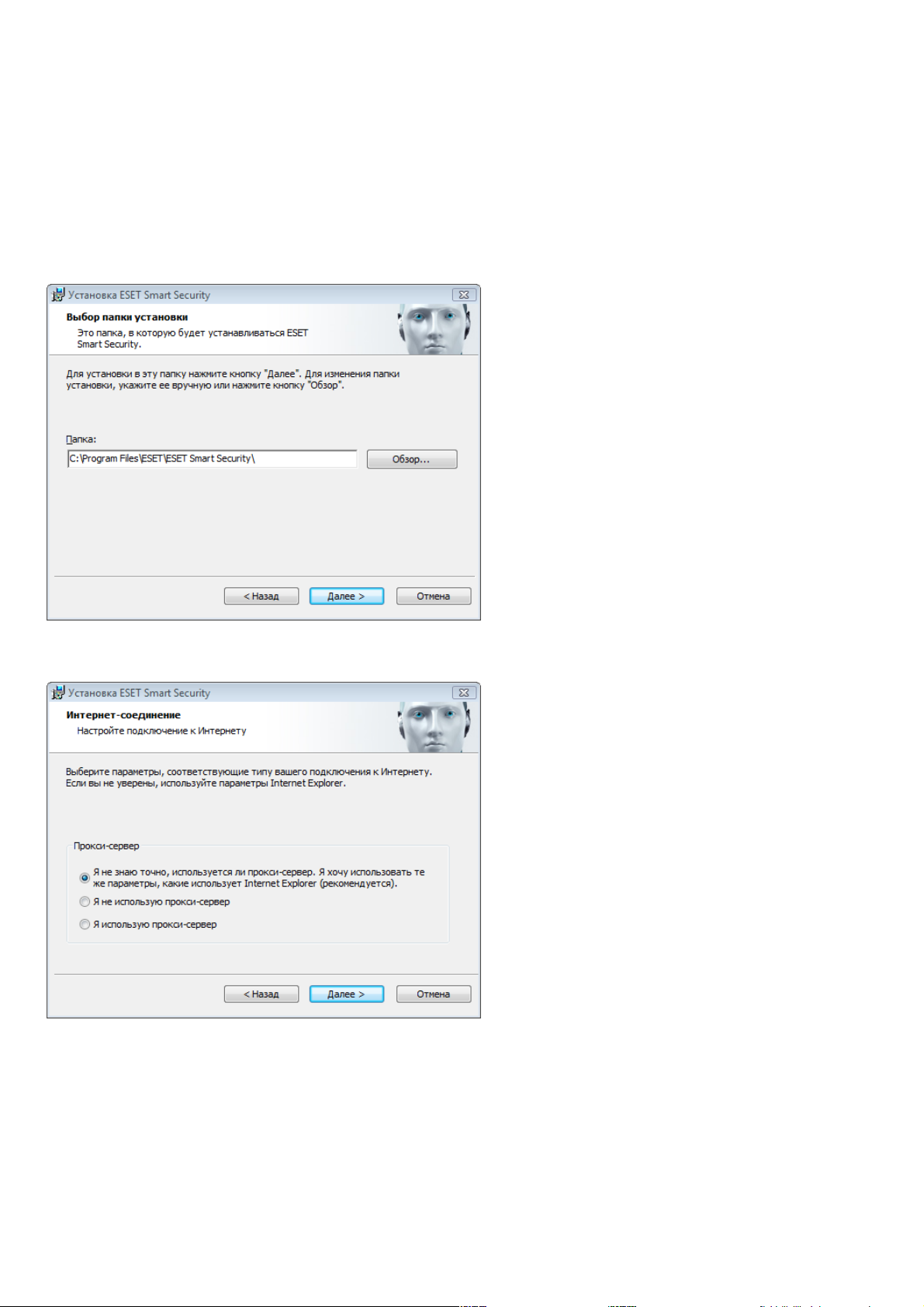

2.2 Пользовательская установка

Режим выборочной установки предназначен для опытных пользователей, которые могут выполнить тонкую

настройку программы и хотят изменить параметры расширенной настройки во время установки.

После выбора режима установки и нажатия кнопки Далее пользователю будет предложено выбрать папку для

установки. По умолчанию программа устанавливается в папку

C:\Program Files\ESET\ESET Smart Security\

Нажмите кнопку Обзор…, чтобы изменить папку (не рекомендуется).

После ввода имени пользователя и пароля нажмите кнопку Далее, чтобы перейти к окну «Интернет-

соединение».

12

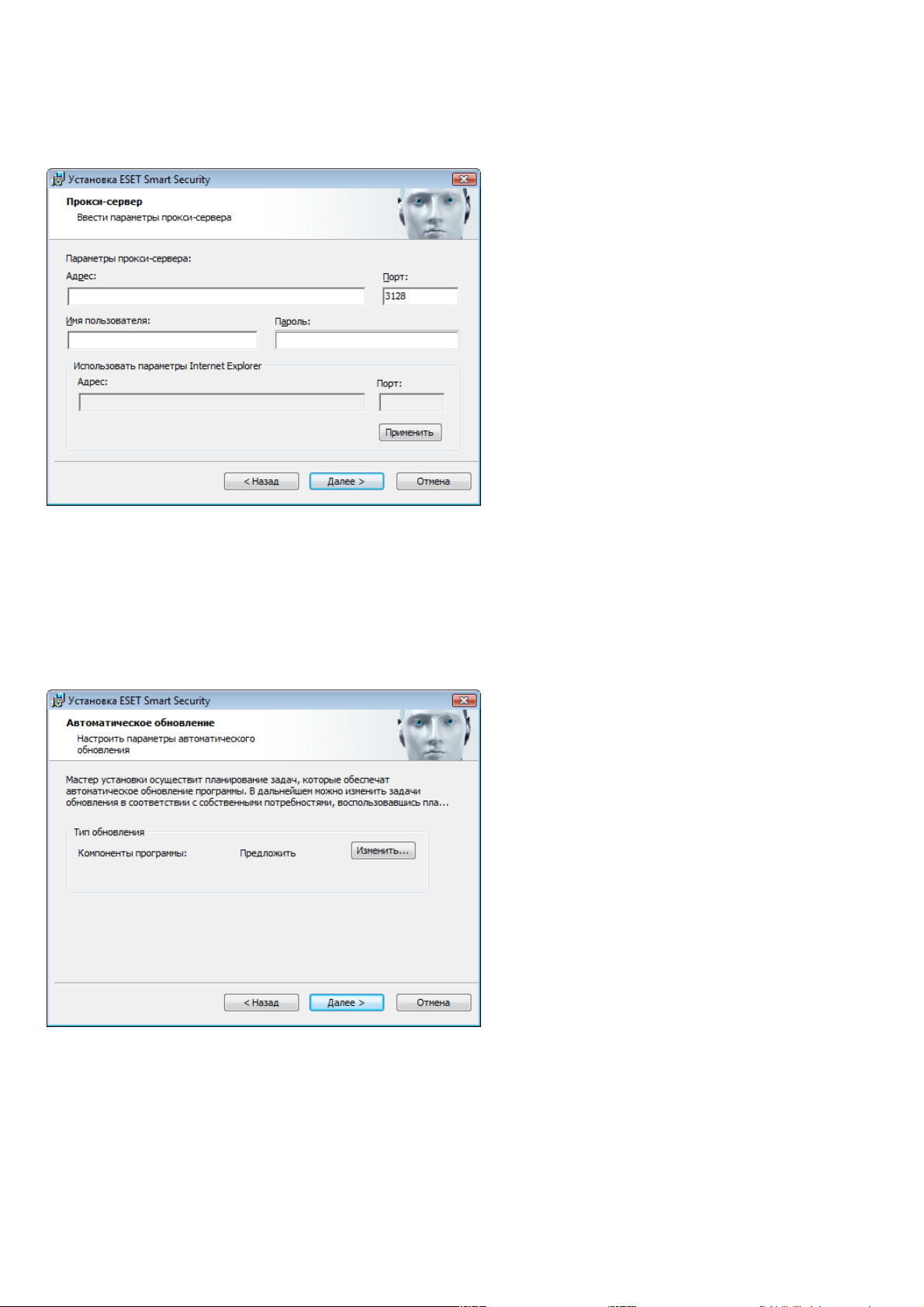

Если используется прокси-сервер, он должен быть корректно сконфигурирован для обеспечения обновления

сигнатур вирусов. Если точно неизвестно, используется ли прокси-сервер для подключения к Интернету,

выберите Я не уверен, используется ли прокси-сервер. Я хочу использовать те же параметры, какие

использует Internet Explorer (рекомендуется) и нажмите кнопку Далее. Если прокси-сервер не используется,

выберите вариант Я не использую прокси-сервер.

Для конфигурирования параметров прокси-сервера выберите вариант Я использую прокси-сервер и нажмите

кнопку Далее. Введите IP-адрес или URL-адрес прокси-сервера в поле Адрес. В поле Порт укажите порт, по

которому этот прокси-сервер принимает запросы на соединение (по умолчанию 3128). Если прокси-сервер

требует аутентификации, введите правильные имя пользователя и пароль, которые необходимы для доступа

к нему. Параметры прокси-сервера также по желанию могут быть скопированы из параметров Internet

Explorer. Нажмите Применить и подтвердите выбор.

На этом этапе установки можно задать, как в системе будет обрабатываться автоматическое обновление

программы. Нажмите Изменить... для доступа к расширенным параметрам.

13

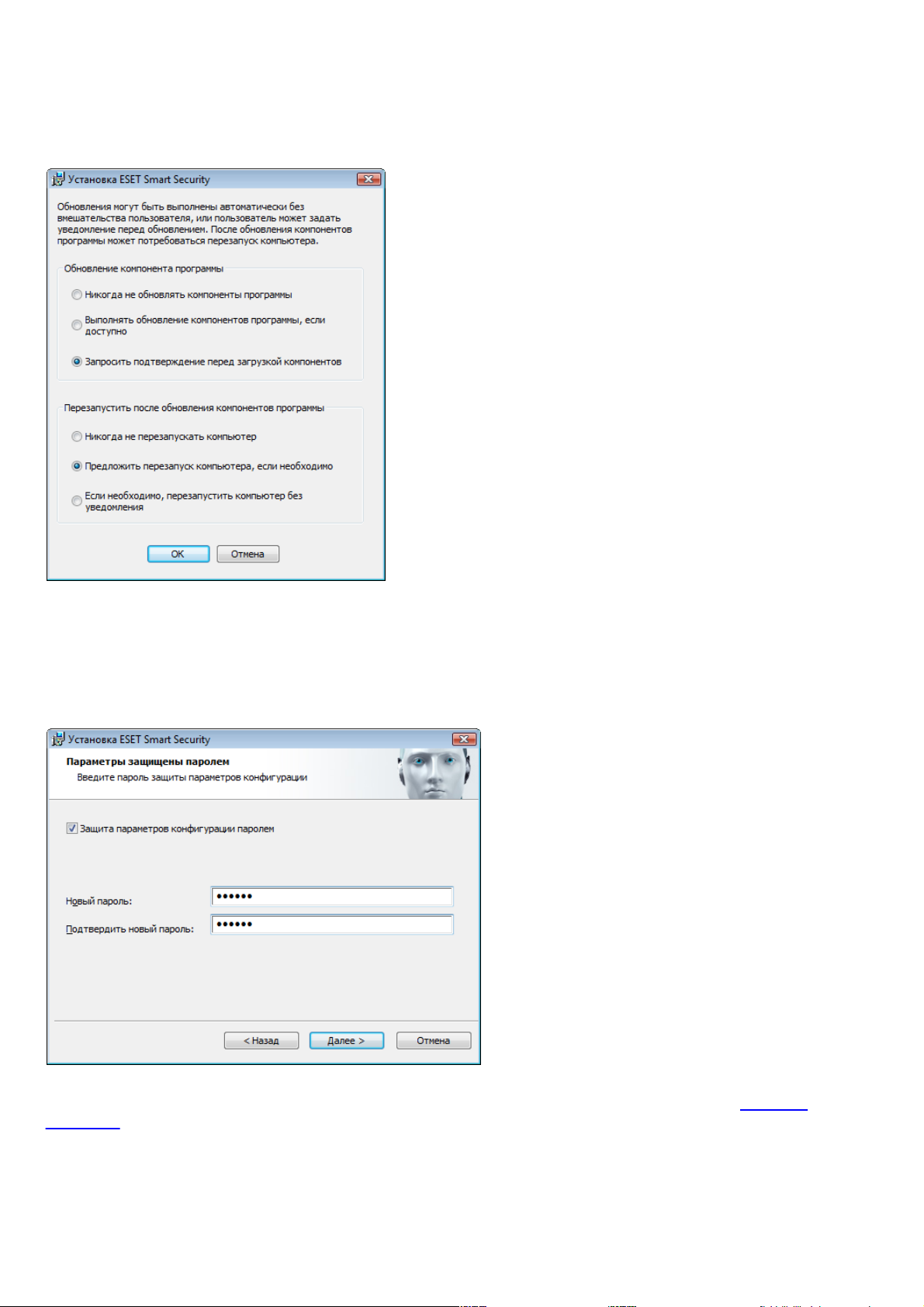

Если нет необходимости обновлять компоненты программы, выберите вариант Никогда не обновлять

компоненты программы. Параметр Запросить подтверждение перед загрузкой компонентов включает

вывод окна подтверждения перед каждой попыткой загрузить компоненты программы. Для автоматической

загрузки обновлений компонентов программы выберите вариант Выполнять обновление компонентов

программы, если доступно.

ПРИМЕЧАНИЕ. После обновления компонентов программы обычно нужно перезагрузить компьютер.

Рекомендуется выбрать вариант Если необходимо, перезапустить компьютер без уведомления.

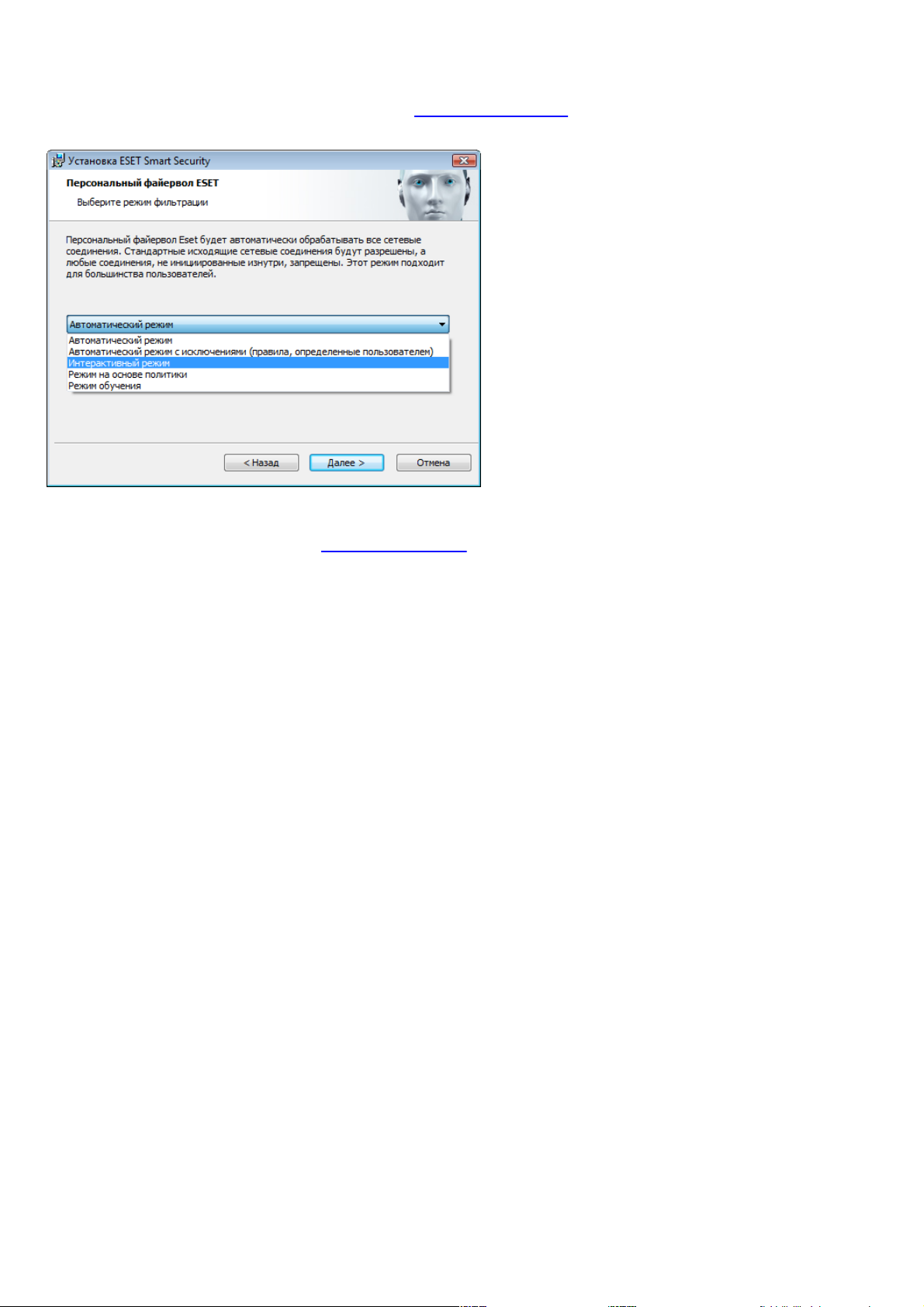

В следующем окне предлагается создать пароль для защиты параметров программы. Выберите вариант

Защита параметров конфигурации паролем и выберите пароль, который нужно ввести в полях Новый

пароль и Подтвердить новый пароль. Этот пароль будет нужен для доступа к параметрам ESET Smart Security.

Когда в обоих полях введены совпадающие пароли, нажмите кнопку Далее, чтобы продолжить.

Следующие два этапа установки (Веб-служба сообщества ESET ESET Live Grid и Обнаружение потенциально

нежелательных приложений) аналогичны таким же этапам режима обычной установки (см. Обычная

установка).

14

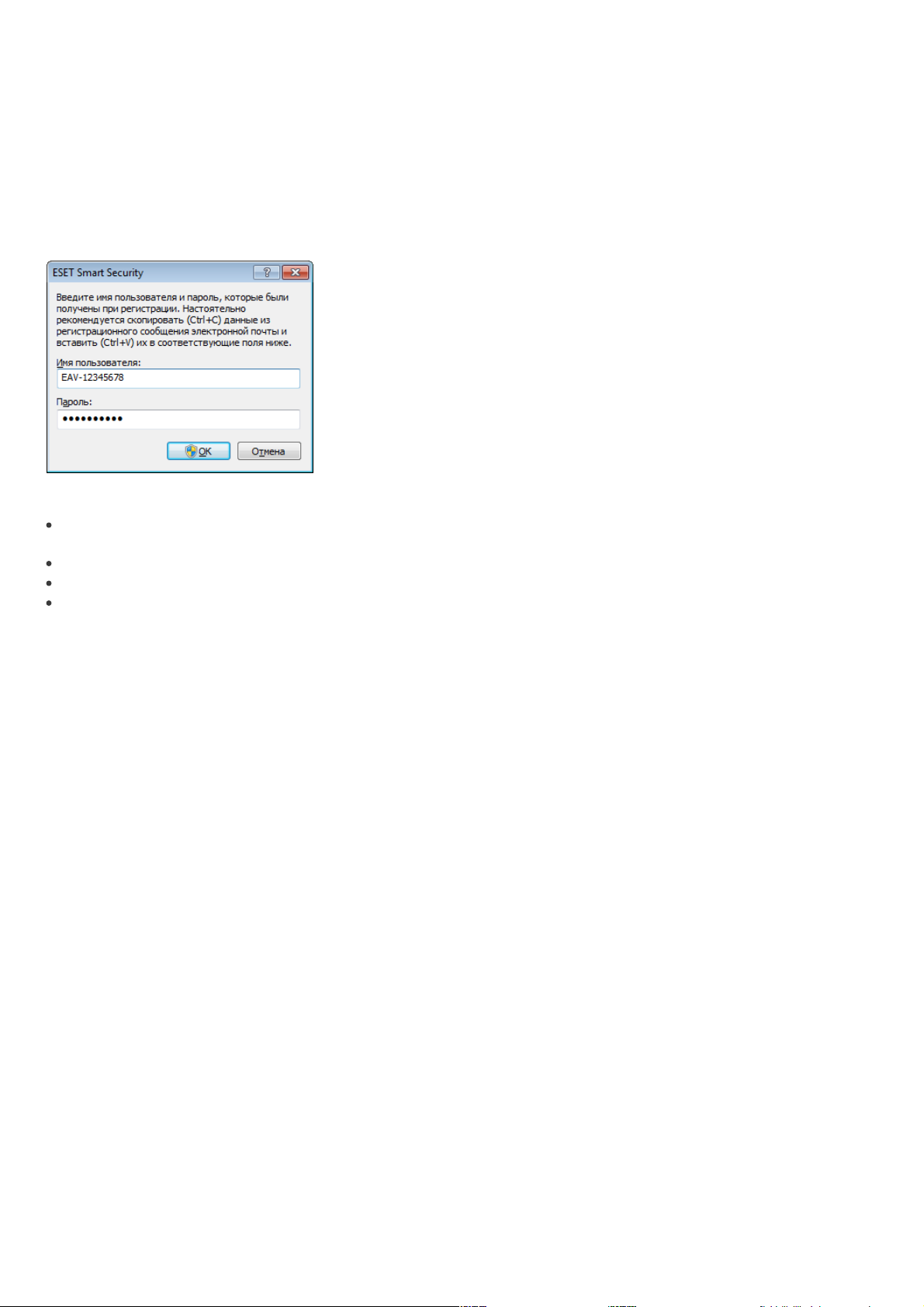

Далее выберите режим фильтрации для персонального файервола ESET. В персональном файерволе ESET

Smart Security существует пять режимов фильтрации. Поведение персонального файервола зависит от

выбранного режима. Кроме того, от выбранного режима фильтрации зависит степень участия пользователя в

процессе.

Нажмите Установить в окне Все готово к установке, чтобы завершить процесс установки. После завершения

установки будет предложено активировать программный продукт. Для получения дополнительных сведений

об активации программы см. раздел Обычная установка.

2.3 Обновление до новой версии

Более новые версии ESET Smart Security выпускаются для реализации улучшений или исправления проблем,

которые не могут быть устранены автоматическим обновлением модулей программы. Обновление до новой

версии можно выполнить одним из нескольких способов.

1. Автоматически путем обновления программы

Поскольку обновления программы распространяются среди всех пользователей и могут повлиять на

некоторые конфигурации компьютеров, они выпускаются только после длительного тестирования с целью

обеспечения бесперебойной работы на всех возможных конфигурациях. Если нужно выполнить обновление

до более новой версии сразу после ее выхода, следует воспользоваться одним из описанных далее методов.

2. Вручную в главном окне программы, для чего следует нажать Установить/Проверить в разделе

Обновление > Доступная версия ESET Smart Security.

3. Вручную путем загрузки и установки новой версии поверх предыдущей.

В начале процесса установки можно принять решение о сохранении существующих параметров программы.

Для этого нужно установить флажок Использовать текущие параметры.

15

2.4 Ввод имени пользователя и пароля

Для того чтобы использовать программу наилучшим образом, необходимо регулярно обновлять ее. Это

возможно только в том случае, если в окне Настройка обновления указаны правильные имя пользователя и

пароль.

Если имя пользователя и пароль не указаны при установке, это можно сделать сейчас. В главном окне

программы нажмите Обновление, а затем Активация программы... и введите данные лицензии, полученные

в комплекте с программным продуктом обеспечения безопасности ESET, в окне «Активация программы».

При вводе имени пользователя и пароля важно указывать их именно в том виде, в каком они получены.

В имени пользователя и пароле учитывается регистр, в имени пользователя необходимо использовать

дефис.

Длина пароля равна десяти символам, причем все они написаны в нижнем регистре.

В паролях не используется буква «L» (вместо нее нужно использовать цифру 1 (единица)).

Прописная буква «O» на самом деле является нулем, тогда как строчная «o»— это и есть строчная «o».

Для обеспечения максимальной точности рекомендуется скопировать данные из регистрационного

сообщения электронной почты и вставить их.

16

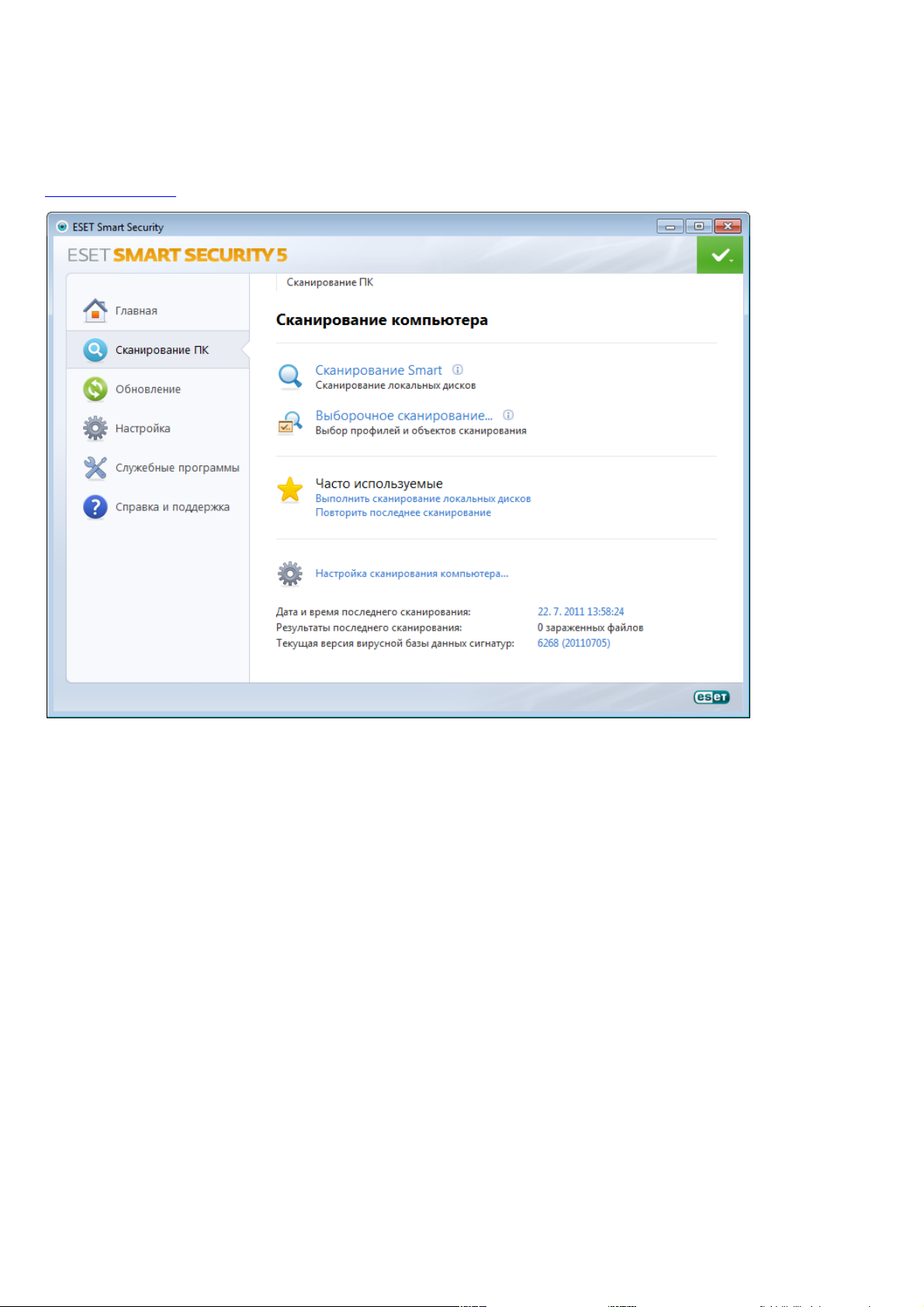

2.5 Сканирование ПК

После установки ESET Smart Security следует выполнить сканирование компьютера для выявления

злонамеренного кода. В главном окне программы выберите пункт Сканирование компьютера, а затем—

Сканирование Smart. Для получения дополнительных сведений о сканировании компьютера см. раздел

Сканирование ПК.

17

3. Руководство для начинающих

В этом разделе приводятся общие сведения о программном обеспечении ESET Smart Security и его основных

параметрах.

3.1 Введение в интерфейс пользователя

Главное окно ESET Smart Security разделено на две основные части. Основное окно справа содержит

информацию, относящуюся к параметру, выбранному в главном меню слева.

Ниже описаны пункты главного меню.

Главная: этот пункт предоставляет информацию о состоянии защиты ESET Smart Security.

Сканирование компьютера: этот пункт позволяет сконфигурировать и запустить сканирование Smart или

выборочное сканирование.

Обновление: выводит информацию об обновлениях базы данных сигнатур вирусов.

Настройка: этот пункт позволяет настроить уровень безопасности для компьютера, Интернета и

электронной почты, сети и родительского контроля..

Служебные программы: позволяет открыть файлы журнала, статистику защиты, программу мониторинга,

запущенные процессы, сетевые подключения, планировщик, карантин, ESET SysInspector и ESET SysRescue.

Справка и поддержка: позволяет открыть файлы справки, базу знаний ESET, веб-сайт ESET, а также дает

возможность воспользоваться ссылками, чтобы отправить запрос в службу поддержки клиентов.

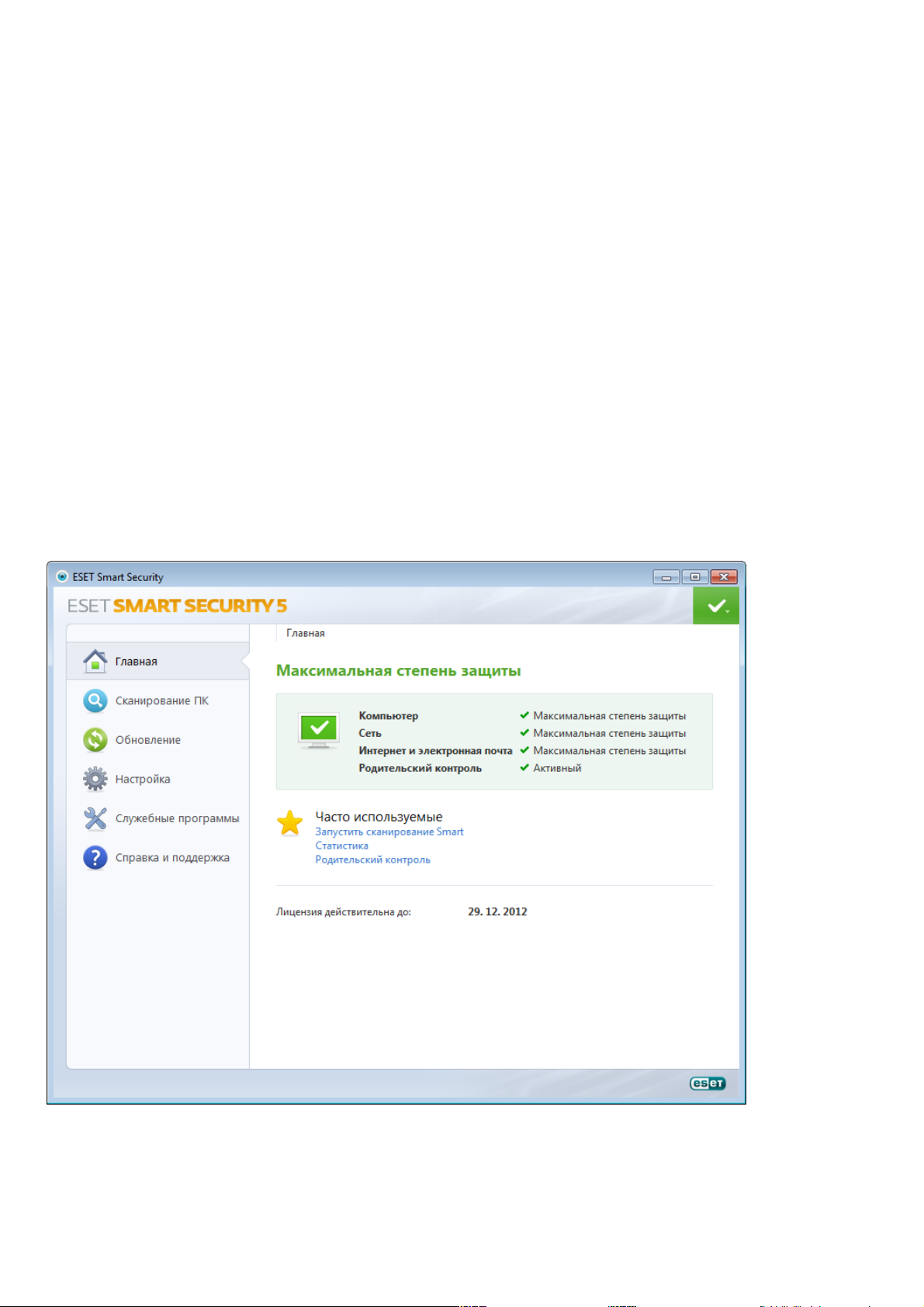

Главное окно информирует пользователя об уровне безопасности и текущем уровне защиты компьютера.

Зеленый значок Максимальная защита означает, что включена максимальная степень защиты.

В окне состояния также отображаются часто используемые функции ESET Smart Security. В этом же окне

приводятся сведения о дате окончания срока действия лицензии на программу.

18

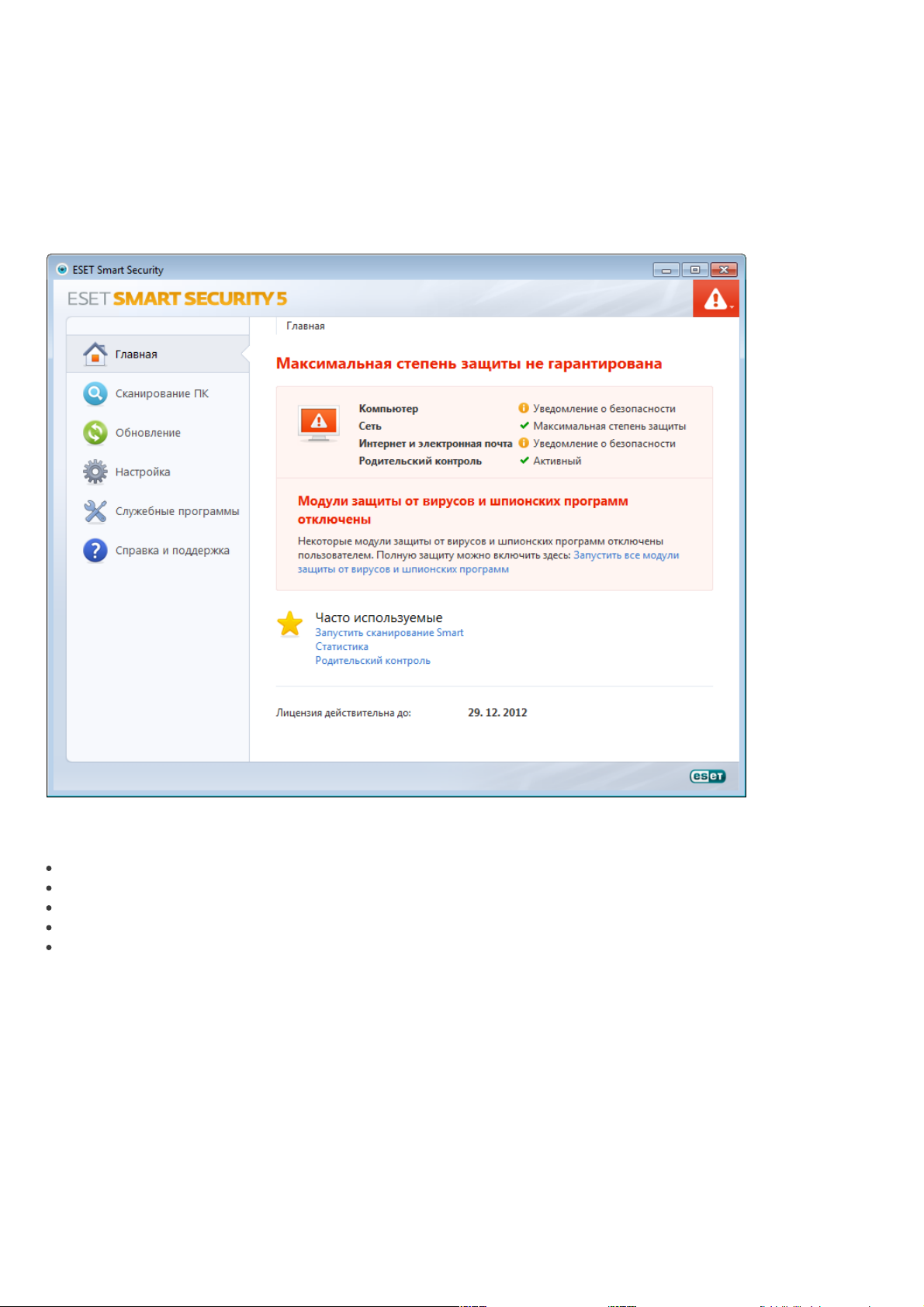

3.2 Действия, которые следует выполнить, если программа не работает

надлежащим образом

Если включенные модули работают правильно, они обозначаются зеленым флажком. Если же нет, появляется

красный восклицательный знак или оранжевый значок уведомления, а в верхней части окна выводятся

дополнительные сведения об этом модуле. Кроме того, предлагается решение проблемы для данного

модуля. Для того чтобы изменить состояние отдельного модуля, выберите в главном меню пункт Настройка

и щелкните мышью нужный модуль.

Красный значок показывает наличие критических проблем, из-за которых максимальная степень защиты

компьютера не обеспечивается. Возможные причины:

отключена защита файловой системы в режиме реального времени;

отключен персональный файервол;

устаревшая база данных сигнатур вирусов;

программа не активирована;

истек срок действия лицензии на программный продукт.

Желтый значок является признаком того, что отключена защита доступа в Интернет или защита почтового

клиента, существуют проблемы с обновлением программы (устаревшая база данных сигнатур вирусов,

невозможность выполнить обновление) или приближается дата окончания срока действия лицензии.

Программа не активирована: эта проблема показывается красным предупреждением и уведомлением о

защите рядом с элементом Компьютер. Активировать ESET Smart Security можно из меню программы,

воспользовавшись командой Активация программы.... Меню программы расположено в правом верхнем

углу окна.

Защита от вирусов и шпионских программ отключена: эта проблема показывается красным значком и

уведомлением о защите рядом с элементом Компьютер. Включить защиту от вирусов повторно можно, нажав

ссылку Запустить все модули защиты от вирусов и шпионских программ.

Защита доступа в Интернет отключена: признаком этой проблемы является желтый значок с символом «i» и

состояние Уведомление о защите. Для того чтобы повторно включить защиту доступа в Интернет, нужно

щелкнуть мышью это уведомление о защите, а затем выбрать Включить для защиты доступа в Интернет.

19

Персональный файервол ESET отключен: эта проблема показывается красным значком и уведомлением о

защите рядом с элементом Сеть. Для того чтобы повторно включить защиту сети, нажмите Включить режим

фильтрации.

Срок действия вашей лицензии скоро закончится: признаком этой проблемы является появление

восклицательного знака в значке состояния защиты. После окончания срока действия лицензии программа

больше не сможет выполнять обновления, а значок состояния защиты станет красным.

Срок действия лицензии истек: при возникновении этой проблемы значок состояния защиты становится

красным. С этого момента программа больше не сможет выполнять обновления. Рекомендуется выполнить

инструкции в окне предупреждения для продления лицензии.

Если предложенные решения не позволяют устранить проблему, выберите пункт Справка и поддержка для

доступа к файлам справки или поиска в базе знаний. Если же проблему устранить по-прежнему не удается,

можно отправить запрос в службу поддержки клиентов ESET. Специалисты службы поддержки клиентов ESET

оперативно ответят на ваши вопросы и помогут найти решение.

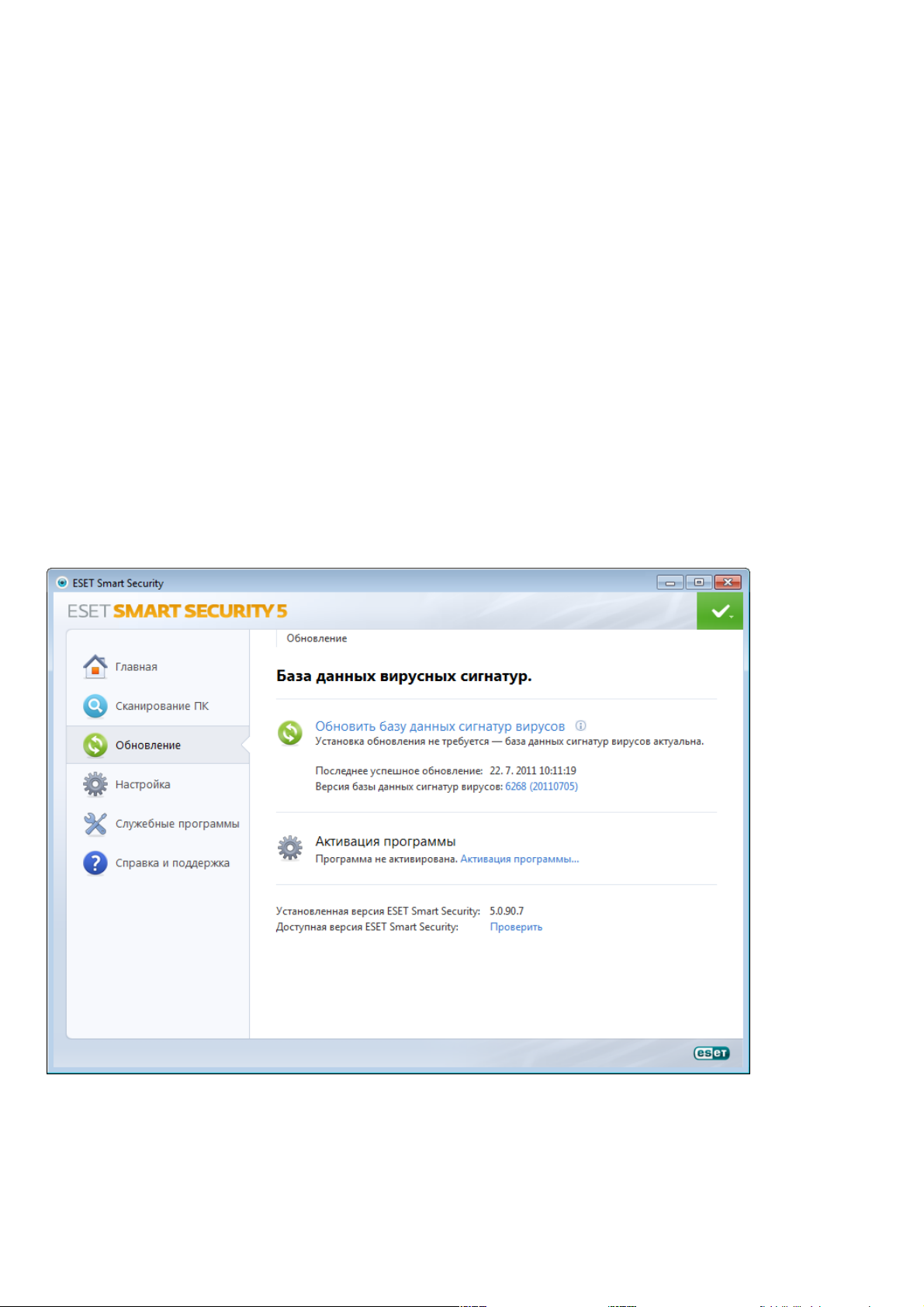

3.3 Настройка обновлений

Обновление базы данных сигнатур вирусов и компонентов программы является важнейшей частью

обеспечения полной защиты компьютера от злонамеренного кода. Уделите особенное внимание изучению

конфигурирования и работы этого процесса. В главном меню выберите пункт Обновление, после чего

нажмите Обновить базу данных сигнатур вирусов в основном окне, чтобы проверить наличие более новых

обновлений базы данных.

Если имя пользователя и пароль не вводились в процессе установки или активации ESET Smart Security, на этом

этапе будет предложено указать их.

20

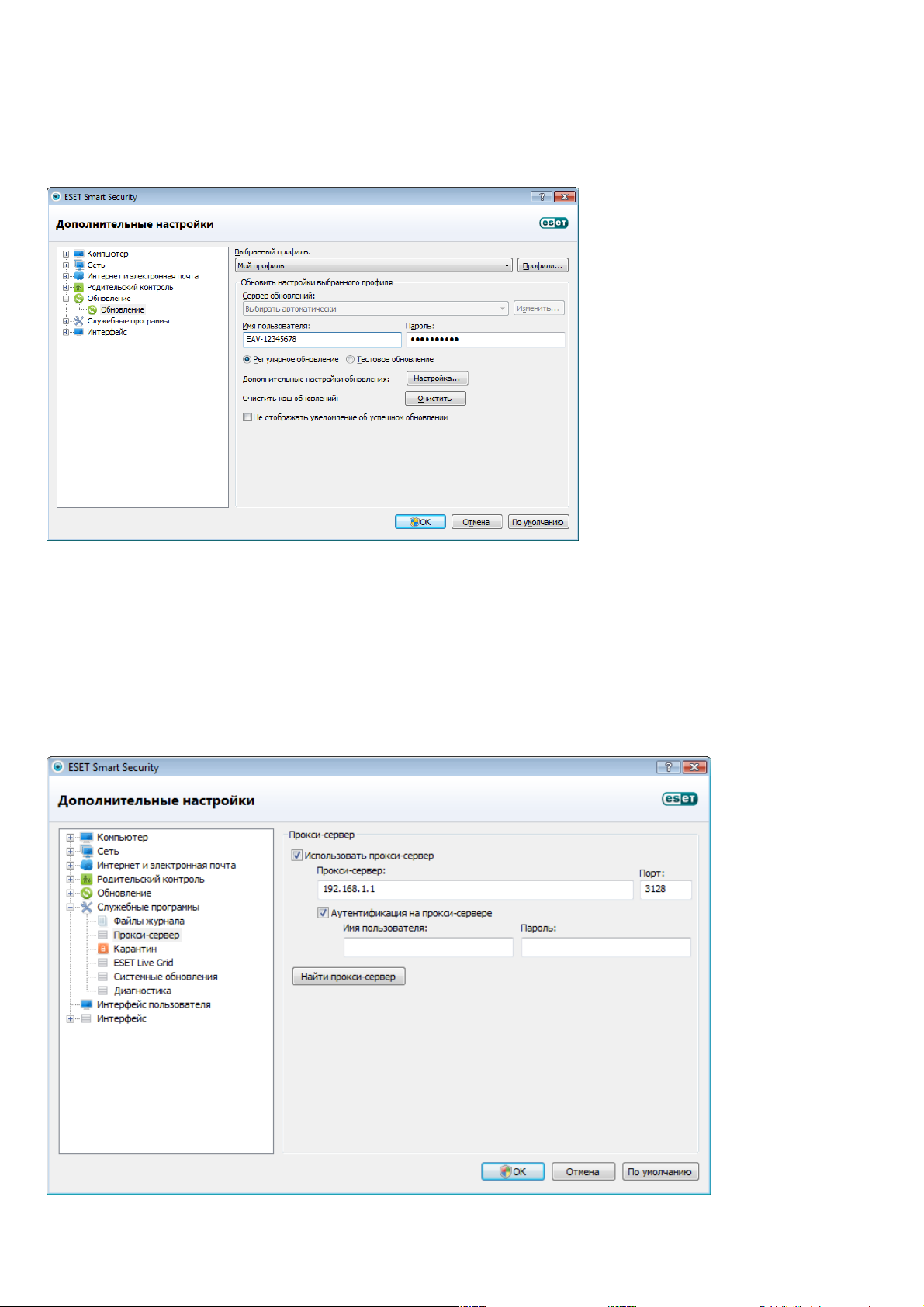

В окне «Дополнительные настройки» (выберите пункт Настройка в главном меню, после чего нажмите

Перейти к дополнительным настройкам или F5 на клавиатуре) содержатся расширенные параметры

обновления. Нажмите Обновление в дереве расширенных параметров в левой части окна. В раскрывающемся

меню Сервер обновлений должен быть выбран пункт Выбирать автоматически. Для конфигурирования

расширенных параметров обновлений, таких как режим обновления, доступ через прокси-сервер и

подключения к локальной сети, нажмите кнопку Настройка....

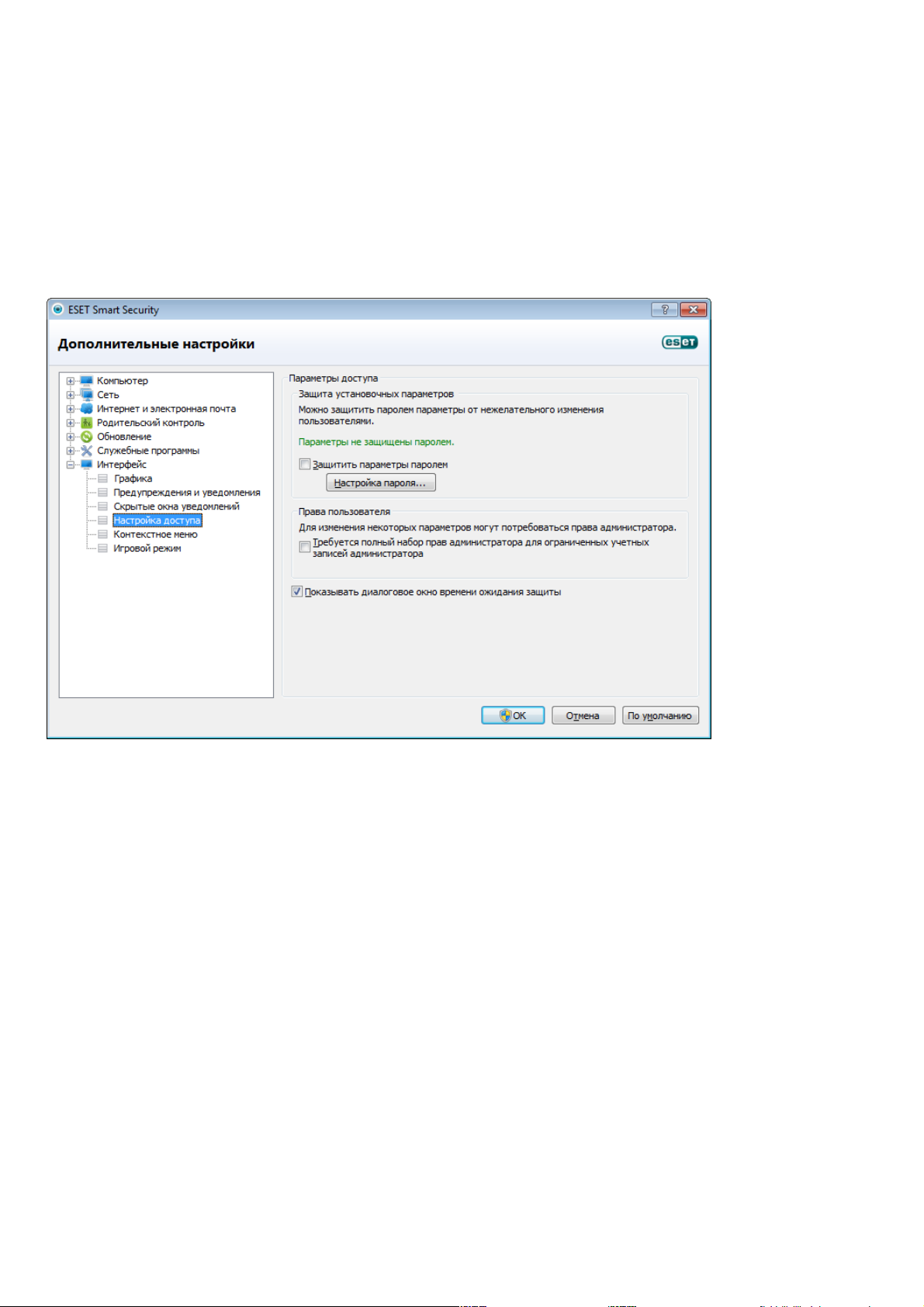

3.4 Настройка прокси-сервера

Если для управления подключениями к Интернету на компьютере, на котором используется ESET Smart

Security, применяется прокси-сервер, это должно быть указано в разделе «Дополнительные настройки». Для

доступа к окну конфигурирования прокси-сервера нажмите клавишу F5, чтобы открыть окно

«Дополнительные настройки» и выберите пункты Служебные программы > Прокси-сервер в дереве

расширенных параметров. Выберите вариант Использовать прокси-сервер, а затем заполните поля Прокси-

сервер (IP-адрес) и Порт. При необходимости установите флажок Аутентификация на прокси-сервере, а

затем заполните поля Имя пользователя и Пароль.

Если эта информация недоступна, можно попробовать автоматически обнаружить параметры проксисервера, нажав кнопку Найти прокси-сервер.

21

ПРИМЕЧАНИЕ. Параметры прокси-сервера для различных профилей обновления могут быть разными. В этом

случае следует сконфигурировать разные профили обновления в разделе «Дополнительные настройки»,

выбрав для этого пункт «Обновление» в дереве расширенных параметров.

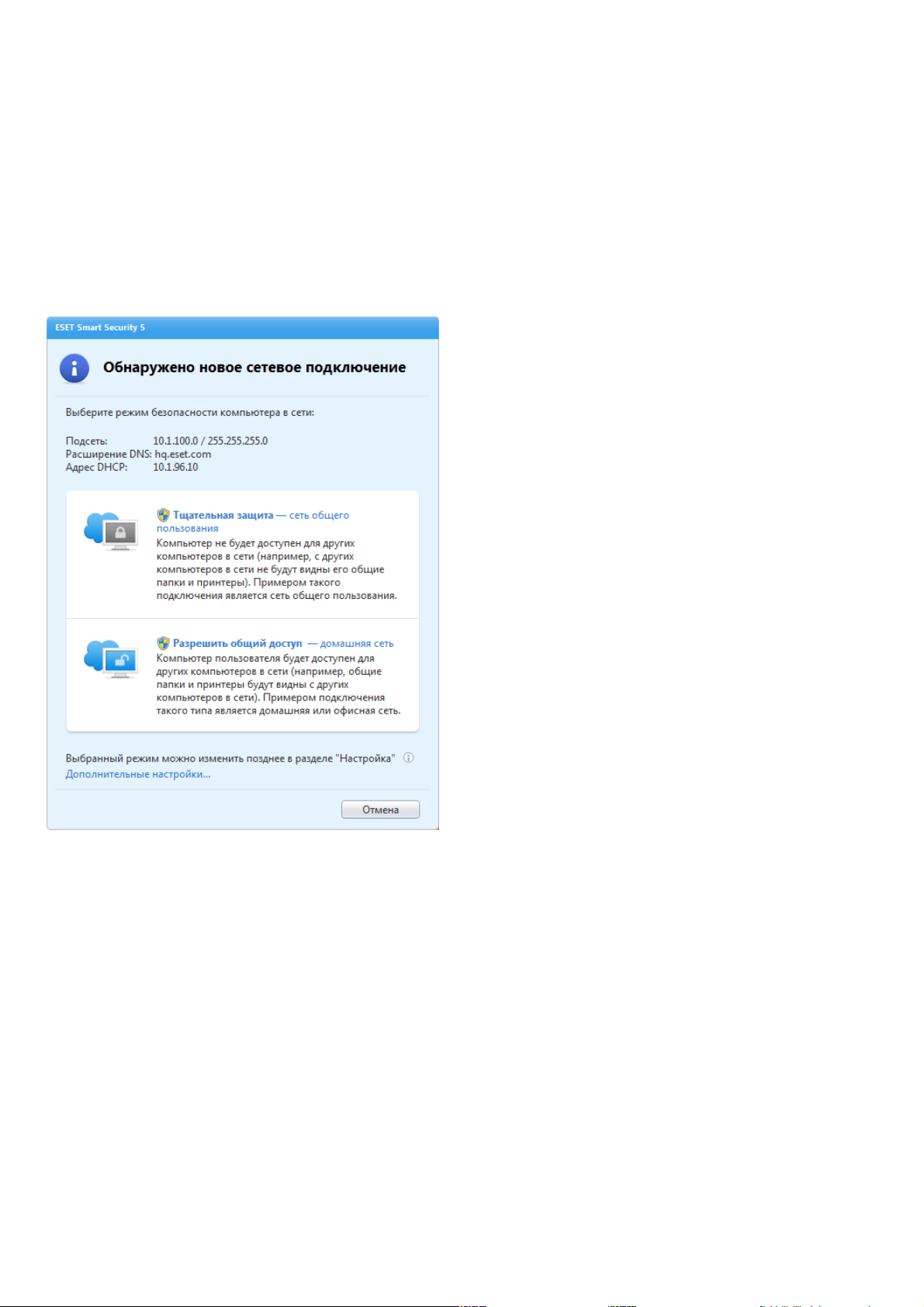

3.5 Защита настроек

Параметры ESET Smart Security могут иметь большое значение с точки зрения политики безопасности.

Несанкционированное изменение параметров может нарушить стабильность работы системы и ослабить ее

защиту. Для защиты установочных параметров паролем в главном меню выберите Настройка > Перейти к

дополнительным настройкам... > Интерфейс > Настройка доступа, установите флажок Пapaмeтpы

зaщищены пapoлeм и нажмите кнопку Настройка пароля....

Введите пароль в поля Новый пароль и Подтвердить новый пароль и нажмите кнопку ОК. Этот пароль будет

необходим для внесения в будущем любых изменений в ESET Smart Security.

22

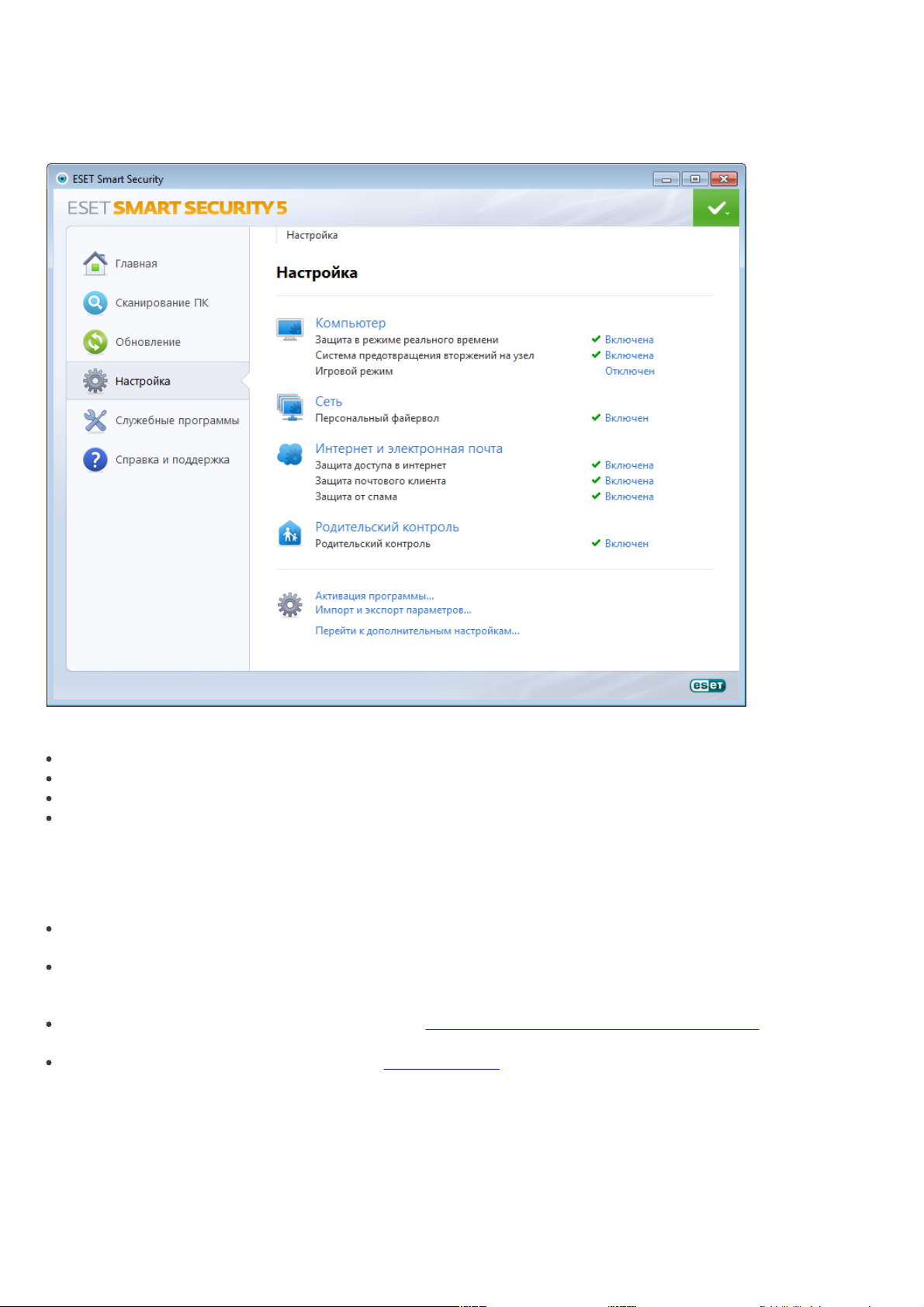

3.6 Настройка доверенной зоны

Необходимо сконфигурировать доверенную зону для защиты компьютера в сетевой среде. Настройка

доверенной зоны для разрешения общего доступа дает возможность предоставить доступ другим

пользователям к компьютеру. Нажмите Настройка > Сеть > Изменить режим сетевой безопасности

компьютера.... На экран будет выведено окно, позволяющее выбрать нужный режим безопасности

компьютера сети.

Обнаружение доверенной зоны происходит после установки ESET Smart Security и при каждом подключении

компьютера к новой сети. Таким образом, обычно нет необходимости задавать доверенную зону. По

умолчанию при обнаружении новой зоны на экран выводится диалоговое окно, позволяющее настроить

уровень защиты для этой зоны.

Предупреждение. Неправильная настройка доверенной зоны может повлечь за собой снижение уровня

безопасности компьютера.

ПРИМЕЧАНИЕ. По умолчанию рабочие станции из доверенной зоны получают доступ к файлам и принтерам,

для которых открыт общий доступ, для них разрешены входящие соединения RPC, а также доступна служба

удаленного рабочего стола.

23

4. Работа с ESET Smart Security

Параметры настройки ESET Smart Security дают пользователю возможность настраивать уровень защиты

компьютера и сети.

Меню Настройка содержит следующие параметры.

Компьютер

Сеть

Интернет и электронная почта

Родительский контроль

Выберите защитный модуль, дополнительные параметры которого необходимо настроить.

В настройках защиты Компьютер можно включать и отключать следующие компоненты.

Защита файловой системы в режиме реального времени : все файлы сканируются на наличие

вредоносного кода во время их открытия, создания или запуска.

Защита документов - функция защиты документов сканирует документы Microsoft Office перед их

открытием, а также проверяет файлы, автоматически загружаемые браузером Internet Explorer, такие как

элементы Microsoft ActiveX.

Система предотвращения вторжений на узел : система предотвращения вторжений на узел отслеживает

события в операционной системе и реагирует на них в соответствии с имеющимся набором правил.

Игровой режим : включает или отключает игровой режим. После включения игрового режима на экран

будет выведено предупреждающее сообщение (возможная угроза для безопасности), а для оформления

главного окна будет применен желтый цвет.

А разделе Сеть можно включать и отключать Персональный файервол.

24

В настройках защиты Интернет и электронная почта можно включать и отключать следующие компоненты.

Защита доступа в Интернет : при включении этого параметра весь трафик по протоколам HTTP и HTTPS

проверяется на предмет наличия вредоносных программ.

Защита почтового клиента: защита электронной почты обеспечивает контроль обмена данными по

протоколам POP3 и IMAP.

Защита от спама : сканируются нежелательные сообщения, т.е. спам.

Раздел Родительский контроль позволяет включать и отключать родительский контроль. Родительский

контроль позволяет блокировать сайты, на которых могут быть потенциально нежелательные материалы.

Кроме того, родители могут запрещать доступ к предварительно заданным категориям веб-сайтов (до 20

категорий).

ПРИМЕЧАНИЕ. Раздел «Защита документов» отображается на экране после активации параметра в разделе

Перейти к дополнительным настройкам... (F5) > Компьютер > Защита от вирусов и шпионских программ >

Защита документов > Интеграция с системой. То же относится к разделу Родительский контроль в

дополнительных настройках, для доступа к которому применяется соответствующий путь.

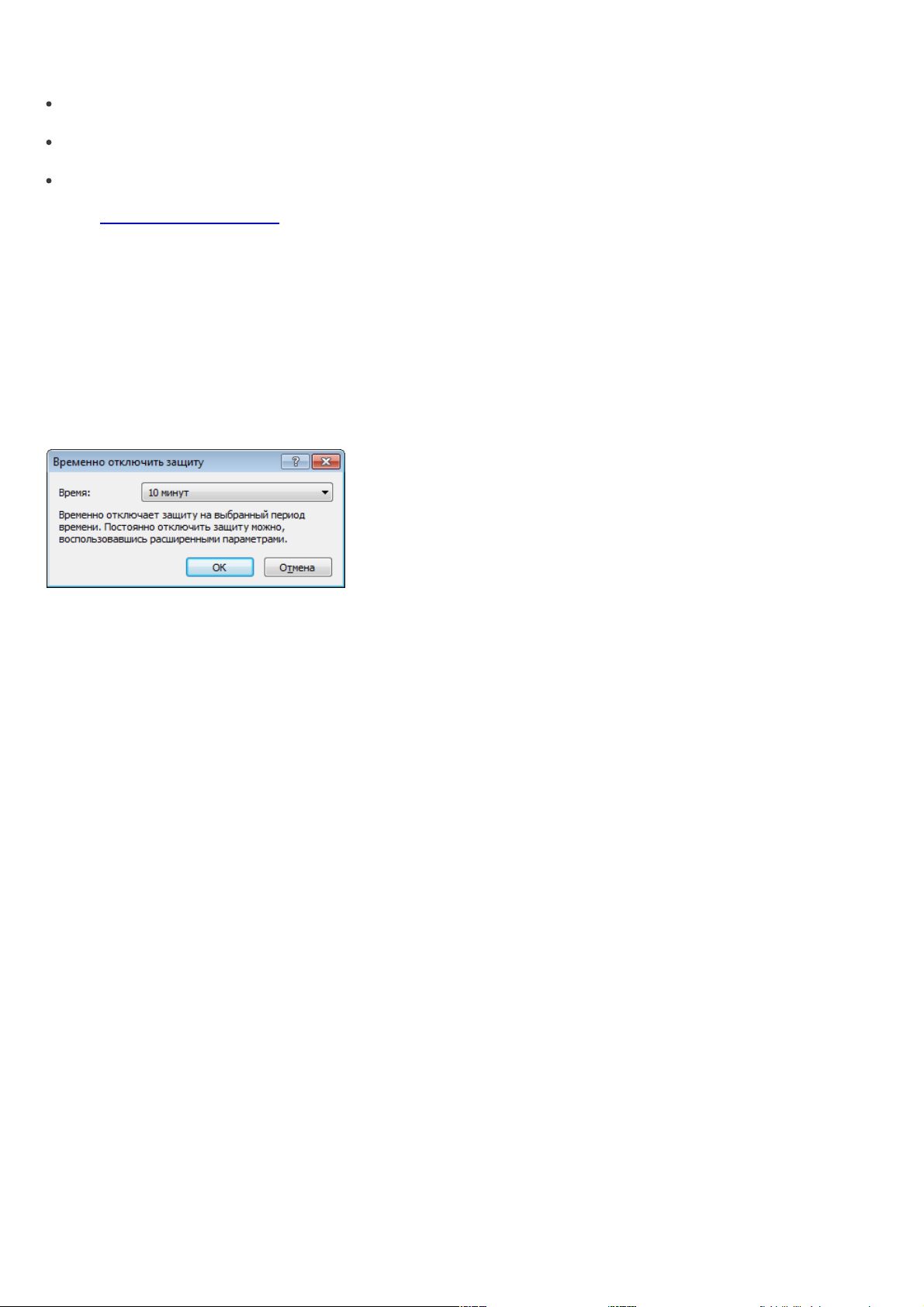

Если нажать Включено, на экран будет выведено диалоговое окно Временно отключить защиту. Нажмите

ОК, чтобы отключить выделенный компонент обеспечения безопасности. Раскрывающееся меню Время

представляет период времени, на которое будет отключен выбранный компонент.

Для повторного включения защиты с помощью отключенного компонента безопасности нажмите Отключено.

ПРИМЕЧАНИЕ. При отключении защиты таким методом все отключенные компоненты защиты будут

повторно включены после перезагрузки компьютера.

В нижней части окна настройки есть дополнительные параметры. Нажмите ссылку Активация программы...,

чтобы открыть форму регистрации, в которой вы сможете активировать свой программный продукт

обеспечения безопасности ESET, после чего получите по электронной почте сообщение с данными

аутентификации (имя пользователя и пароль). Функция Импорт и экспорт параметров... позволяет загрузить

параметры настройки из файла конфигурации в формате XML или сохранить текущие параметры настройки в

файл конфигурации.

25

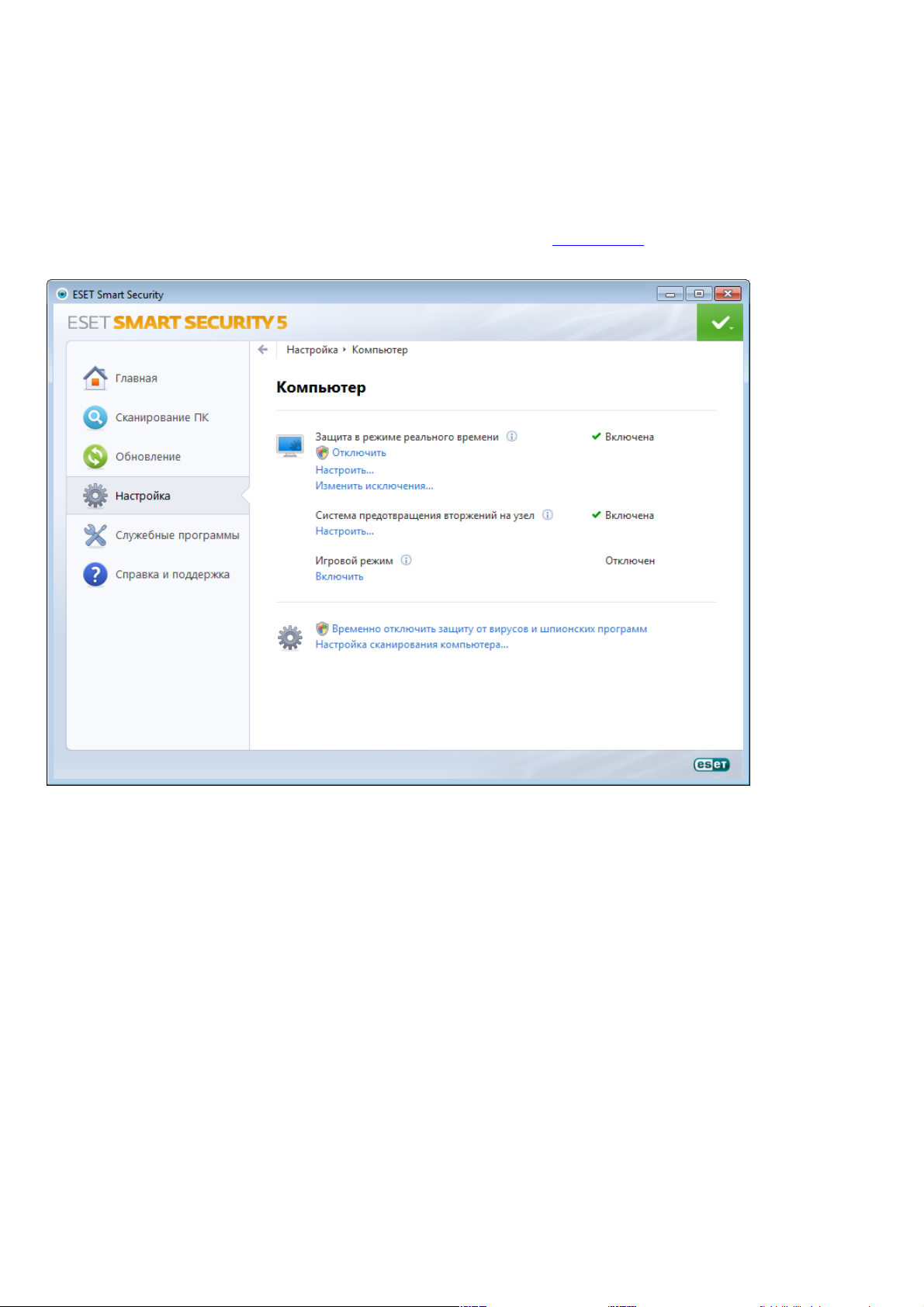

4.1 Компьютер

Конфигурация защиты компьютера доступна в области Настройка, которая появляется при нажатии

заголовка Компьютер. В этом окне представлена краткая информация обо всех модулях защиты. Чтобы

временно отключить отдельный модуль, нажмите кнопку Отключить под названием нужного модуля.

Обратите внимание, что при этом будет ослаблена защита вашего компьютера. Чтобы открыть подробные

параметры для любого из модулей, нажмите кнопку Настроить....

Нажмите Изменить исключения..., чтобы открыть окно настройки исключений, в котором можно исключить

файлы и папки из сканирования, выполняемого в рамках защиты от вирусов.

Временно отключить защиту от вирусов и шпионских программ: отключение всех модулей защиты от

вирусов и шпионских программ. На экран выводится диалоговое окно Временно отключить защиту с

раскрывающимся меню Время. Раскрывающееся меню Время представляет период времени, на которое будет

отключена защита. Нажмите кнопку ОК для подтверждения.

Настройка сканирования компьютера...: нажмите здесь, чтобы настроить параметры сканирования по

требованию (сканирования, запускаемого вручную).

4.1.1 Защита от вирусов и шпионских программ

Защита от вирусов и шпионских программ предотвращает вредоносные атаки на компьютер путем контроля

файлов, электронной почты и обмена данными через Интернет. Если обнаруживается содержащая

злонамеренный код угроза, модуль защиты от вирусов может обезвредить ее, сначала заблокировав, а затем

очистив, удалив или переместив на карантин.

26

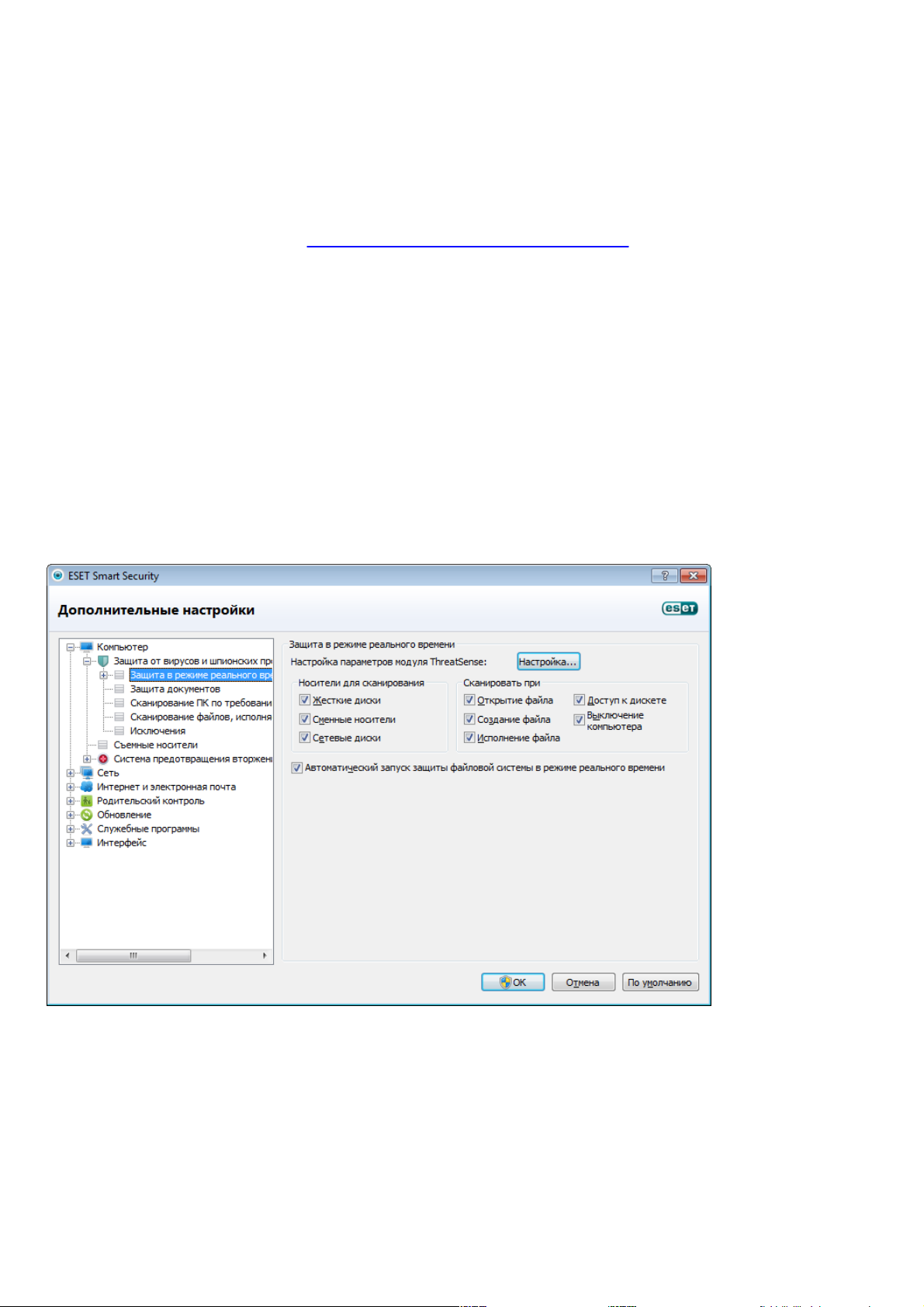

4.1.1.1 Защита файловой системы в режиме реального времени

Функция защиты файловой системы в режиме реального времени контролирует все события в системе,

относящиеся к защите от вирусов. Все файлы сканируются на наличие злонамеренного кода в момент их

открытия, создания или запуска. Защита файловой системы в режиме реального времени запускается при

загрузке операционной системы.

Защита файловой системы в режиме реального времени проверяет все типы носителей и запускается

различными событиями, такими как доступ к файлу. За счет использования методов обнаружения технологии

ThreatSense (как описано в разделе Настройка параметров модуля ThreatSense) защита файловой системы в

режиме реального времени может быть разной для вновь создаваемых и уже существующих файлов. Для

вновь созданных файлов возможно применение более глубокого уровня контроля.

Для снижения влияния на производительность компьютера при использовании защиты в режиме реального

времени файлы, которые уже сканировались, не сканируются повторно, пока не будут изменены. Файлы

сканируются повторно сразу после каждого обновления базы данных сигнатур вирусов. Такое поведение

конфигурируется с использованием оптимизации Smart. Если она отключена, все файлы сканируются

каждый раз при доступе к ним. Для изменения этого параметра нажмите F5, чтобы открыть окно

«Дополнительные настройки», и перейдите к разделу Компьютер > Защита от вирусов и шпионских

программ > Защита файловой системы в режиме реального времени дерева расширенных параметров.

Затем нажмите кнопку Настройка... рядом с пунктом Настройка параметров модуля ThreatSense, нажмите

Другое и снимите или установите флажок Включить оптимизацию Smart.

По умолчанию функция защиты в режиме реального времени запускается при загрузке системы и

обеспечивает постоянное сканирование. В особых случаях (например, в случае конфликта с другим модулем

сканирования в режиме реального времени) защиту файловой системы в режиме реального времени можно

остановить, сняв флажок Автоматический запуск защиты файловой системы в режиме реального времени.

4.1.1.1.1 Носители для сканирования

По умолчанию на наличие возможных угроз сканируются все типы носителей.

Локальные диски: контролируются все жесткие диски, существующие в системе.

Съемные носители: дискеты, компакт-/DVD-диски, USB-устройства хранения и т.п.

Сетевые диски: сканируются все сопоставленные диски.

Рекомендуется оставить параметры по умолчанию, а изменять их только в особых случаях (например, если

сканирование определенных носителей приводит к значительному замедлению обмена данными).

27

4.1.1.1.2 Сканировать при (сканирование при определенных условиях)

По умолчанию все файлы сканируются при открытии, создании или исполнении. Рекомендуется не изменять

настройки по умолчанию, поскольку они обеспечивают максимальную защиту компьютера в режиме

реального времени.

Открытие файла: включение и отключение сканирования открываемых файлов.

Создание файла: включает и отключает сканирование созданных или измененных файлов.

Исполнение файла: включение и отключение сканирования исполняемых файлов.

Доступ к дискете: включает и отключает процесс сканирования при обращении к дисководу.

Выключение компьютера: включение и отключение проверки загрузочных секторов жесткого диска при

выключении компьютера. Хотя загрузочные вирусы в настоящее время встречаются редко, рекомендуется

оставить эти флажки установленными, так как по-прежнему существует вероятность заражения таким

вирусом из альтернативного источника.

4.1.1.1.3 Расширенные параметры сканирования

Более подробные параметры настройки можно найти в разделе Компьютер > Защита от вирусов и

шпионских программ > Защита файловой системы в режиме реального времени > Дополнительные

настройки.

Дополнительные параметры модуля ThreatSense для новых и измененных файлов: вероятность заражения

вновь созданных или измененных файлов выше по сравнению с аналогичным показателем для существующих

файлов. Именно поэтому программа проверяет эти файлы с дополнительными параметрами сканирования.

Вместе с обычными методами сканирования, основанными на сигнатурах, применяется расширенная

эвристика, что значительно улучшает уровень обнаружения, поскольку эвристический анализ делает

возможным обнаружение новых угроз еще до выпуска обновлений базы данных сигнатур вирусов. В

дополнение ко вновь созданным файлам выполняется также сканирование самораспаковывающихся файлов (.

sfx) и упаковщиков (исполняемых файлов с внутренним сжатием). По умолчанию проверяются архивы с

глубиной вложенности до 10 независимо от их фактического размера. Для изменения параметров

сканирования архивов снимите флажок Параметры сканирования архива по умолчанию.

Дополнительные параметры модуля ThreatSense для исполняемых файлов: по умолчанию расширенная

эвристика не применяется при исполнении файлов. Однако в некоторых случаев этот параметр может быть

нужно включить (установив флажок Расширенная эвристика запуска файлов). Обратите внимание, что

функции расширенной эвристики могут замедлить выполнение некоторых программ из-за повышения

требований к системе. Если активирован параметр Расширенная эвристика запуска файлов со съемных

носителей, то при необходимости исключить определенные съемные носители (например, USB-устройства)

или порты из сканирования с применением расширенной эвристики запуска файлов, нажмите Исключения...,

чтобы открыть окно исключения съемных носителей. Здесь можно настроить параметры, установив или сняв

флажки, которые представляют каждый из портов.

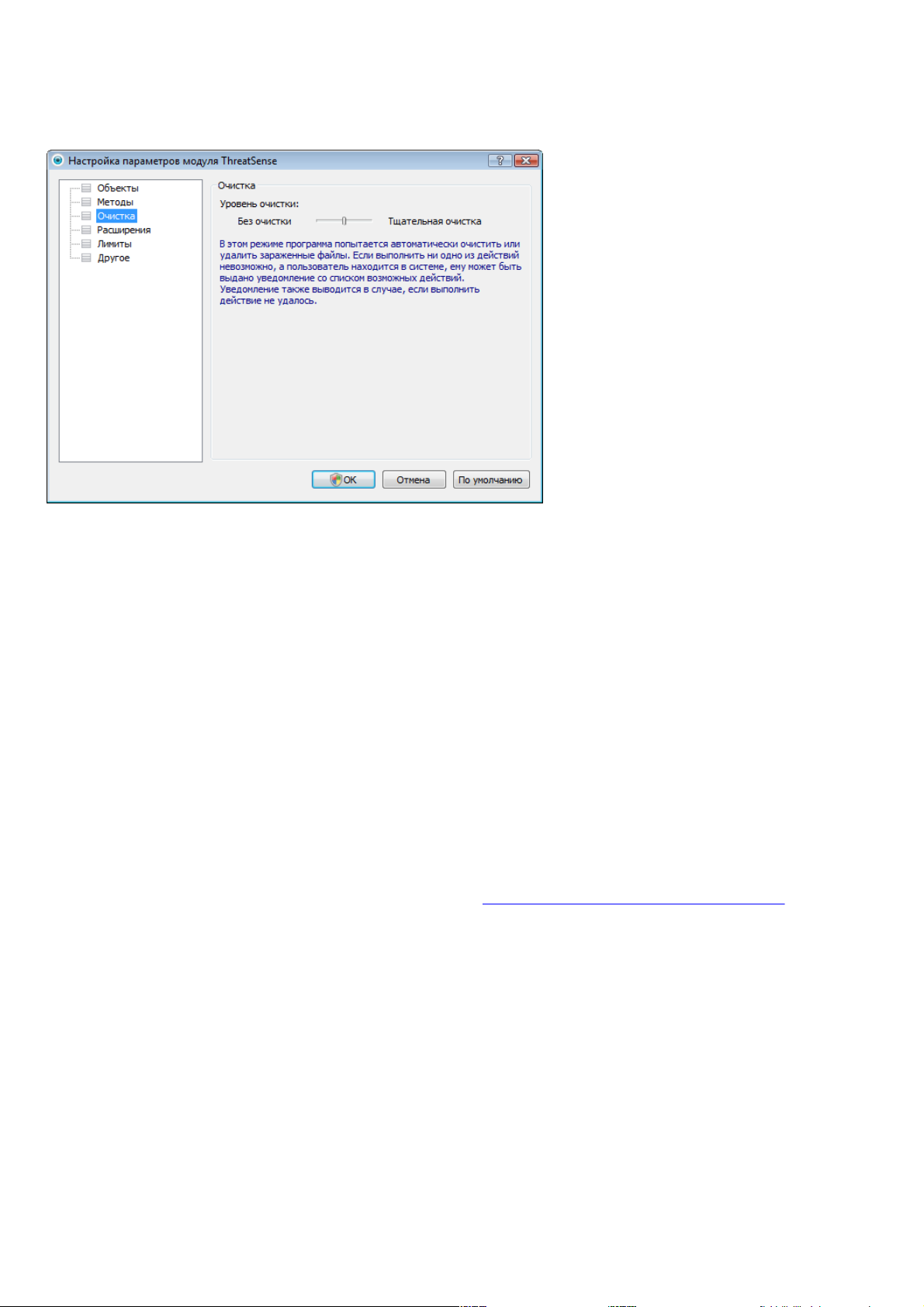

4.1.1.1.4 Уровни очистки

Защита в режиме реального времени предусматривает три уровня очистки (для доступа к ним нажмите

кнопку Настройка... в разделе Защита файловой системы в режиме реального времени и воспользуйтесь

ветвью Очистка).

Без очистки: зараженные файлы не будут очищаться автоматически. Программа выводит на экран окно

предупреждения и предлагает пользователю выбрать действие. Этот уровень предназначен для более

опытных пользователей, которые знают о действиях, которые следует предпринимать в случае заражения.

Уровень по умолчанию: программа пытается автоматически очистить или удалить зараженный файл на

основе предварительно определенного действия (в зависимости от типа заражения). Обнаружение и удаление

зараженных файлов сопровождается информационным сообщением, располагающимся в правом нижнем углу

экрана.. Если невозможно выбрать правильное действие автоматически, программа предложит пользователю

выбрать действие. То же самое произойдет в том случае, если предварительно определенное действие

невозможно выполнить.

Тщательная очистка: программа очищает или удаляет все зараженные файлы. Исключение составляют

только системные файлы. Если очистка невозможна, на экран выводится окно предупреждения, в котором

пользователю предлагается выполнить определенное действие.

28

Предупреждение. Если в архиве содержатся зараженные файлы, существует два варианта обработки архива. В

стандартном режиме (Уровень по умолчанию) целиком удаляется архив, все файлы в котором заражены. В

режиме Тщательная очистка удаляется архив, в котором заражен хотя бы один файл, независимо от

состояния остальных файлов.

4.1.1.1.5 Момент изменения конфигурации защиты в режиме реального времени

Защита в режиме реального времени является наиболее существенным элементом всей системы обеспечения

безопасности. Необходимо быть внимательным при изменении ее параметров. Рекомендуется изменять

параметры только в особых случаях. Например, при возникновении конфликтов с какими-либо

приложениями или модулями сканирования в режиме реального времени других программ защиты от

вирусов.

После установки ESET Smart Security все параметры оптимизированы для максимальной защиты системы. Для

восстановления параметров по умолчанию нажмите кнопку По умолчанию, расположенную в правом

нижнем углу окна Защита файловой системы в режиме реального времени (Дополнительные настройки >

Компьютер > Защита от вирусов и шпионских программ > Защита файловой системы в режиме реального

времени).

4.1.1.1.6 Проверка модуля защиты в режиме реального времени

Для того чтобы проверить функционирование защиты файловой системы в режиме реального времени,

используйте проверочный файл eicar.com. Этот файл содержит безвредный код, который, однако,

обнаруживается всеми программами защиты от вирусов. Файл создан компанией EICAR (Европейский

институт антивирусных компьютерных исследований) для проверки функционирования программ защиты от

вирусов. Файл eicar.com доступен для загрузки с веб-сайта http://www.eicar.org/download/eicar.com.

ПРИМЕЧАНИЕ. Перед осуществлением проверки необходимо отключить файервол. Если файервол включен,

он обнаружит данный файл и предотвратит его загрузку.

4.1.1.1.7 Решение проблем, возникающих при работе защиты файловой системы в режиме реального

времени

В этом разделе описаны проблемы, которые могут возникнуть при использовании защиты в режиме

реального времени, и способы их устранения.

Защита файловой системы в режиме реального времени отключена

Если защита файловой системы в режиме реального времени непреднамеренно была отключена

пользователем, ее нужно включить. Для повторной активации защиты в режиме реального времени

перейдите в раздел Настройка и нажмите Защита файловой системы в режиме реального времени в

главном окне программы.

Если защита файловой системы в режиме реального времени не запускается при загрузке операционной

системы, обычно это связано с тем, что отключен параметр Автоматический запуск защиты файловой

системы в режиме реального времени. Чтобы установить этот флажок, перейдите в раздел

29

«Дополнительные настройки» (F5) и нажмите Компьютер > Защита от вирусов и шпионских программ >

Защита файловой системы в режиме реального времени в дереве расширенных параметров. Проверьте, что

в разделе Дополнительные настройки в нижней части этого окна установлен флажок Автоматический

запуск защиты файловой системы в режиме реального времени.

Защита в режиме реального времени не обнаруживает и не очищает заражения

Убедитесь в том, что на компьютере не установлены другие программы защиты от вирусов. При

одновременной работе двух систем защиты от вирусов могут возникнуть конфликты. Рекомендуется удалить

все прочие программы защиты от вирусов с компьютера.

Защита файловой системы в режиме реального времени на запускается

Если защита не запускается при загрузке системы, но функция Автоматический запуск защиты файловой

системы в режиме реального времени включена, возможно, возник конфликт с другими приложениями. В

этом случае обратитесь за консультацией к специалистам службы поддержки клиентов ESET.

4.1.1.2 Защита документов

Функция защиты документов сканирует документы Microsoft Office перед их открытием, а также проверяет

файлы, автоматически загружаемые браузером Internet Explorer, такие как элементы Microsoft ActiveX.

Параметр Интеграция с системой активирует систему защиты. Для изменения этого параметра нажмите F5,

чтобы открыть окно «Дополнительные настройки», и перейдите к разделу Компьютер > Защита от вирусов и

шпионских программ > Защита документов дерева расширенных параметров. При активации этого

параметра защита документов становится доступна из основного окна ESET Smart Security в разделе

Настройка > Компьютер.

Эта функция активируется приложениями, в которых используется Microsoft Antivirus API (например, Microsoft

Office2000 и более поздних версий или Microsoft Internet Explorer5.0 и более поздних версий).

30

Loading...

Loading...