Page 1

ESET MAIL SECURITY

POUR MICROSOFT EXCHANGE SERVER

Manuel d'installation et guide de l'utilisateur

Microsoft® Windows® Server 2003 / 2008 / 2008 R2 / 2012 / 2012 R2

Cliquez ici pour télécharger la dernière version de ce document.

Page 2

ESET MAIL SECURITY

Copyright © 2015 par ESET, spol. s r.o.

ESET Mail Security a été développé par ESET, spol . s r.o.

Pour plus d'informa tions , vis itez www.eset.com.

Tous droi ts rés ervés . Aucune partie de cette documentati on ne peut être reprodui te,

stockée dans un s ystème d'archivage ou transmise s ous quelque forme ou par

quelque moyen que ce soi t, él ectronique, méca nique, photocopi e, enregis trement,

numé ris ation ou autre sans l 'autorisa tion écrite de l'aute ur.

ESET, spol . s r.o. se réserve le droit de modifier les applicati ons décrites s ans préavis .

Service client : www.eset.com/s upport

RÉV. 21/10/2015

Page 3

Table des

.......................................................6Introduction1.

....................................................................................................6Nouveautés de la version 61.1

....................................................................................................7Pages d'aide1.2

....................................................................................................7Méthodes utilisées1.3

1.3.1

1.3.2

1.3.3

Protection de la base de données de boîtes aux

..............................................................................8

lettres

..............................................................................8Protection du transport des messages

..............................................................................8Analyse de base de données à la demande

....................................................................................................10Types de protection1.4

1.4.1

1.4.2

1.4.3

..............................................................................10Protection antivirus

..............................................................................10Protection antispam

..............................................................................11Application des règles définies par l'utilisateur

....................................................................................................11Interface utilisateur1.5

....................................................................................................12Gérés via ESET Remote Administrator1.6

1.6.1

1.6.2

1.6.3

1.6.4

1.6.5

..............................................................................12ERA Server

..............................................................................13Console Web

..............................................................................13Agent

..............................................................................14RD Sensor

..............................................................................14Proxy

.......................................................15Configuration système2.

.......................................................16Installation3.

....................................................................................................17Étapes d'installation d'ESET Mail Security3.1

....................................................................................................20Activation du produit3.2

....................................................................................................21Terminal Server3.3

....................................................................................................21ESET AV Remover3.4

Mise à niveau vers une version plus

3.5

....................................................................................................21

récente

Rôles Exchange Server - Comparaison

3.6

....................................................................................................22

entre Edge et Hub

....................................................................................................22Rôles Exchange Server 20133.7

Connecteur POP3 et protection

3.8

....................................................................................................22

antispam

.......................................................24Guide du débutant4.

....................................................................................................24Interface utilisateur4.1

....................................................................................................27Fichiers journaux4.2

....................................................................................................30Analyser4.3

4.3.1

....................................................................................................33Quarantaine de messages4.4

4.4.1

....................................................................................................36Mise à jour4.5

4.5.1

4.5.2

....................................................................................................40Configuration4.6

4.6.1

4.6.2

4.6.3

4.6.4

..............................................................................31Analyse Hyper-V

..............................................................................35Détails du message électronique mis en quarantaine

..............................................................................38Configuration de la mise à jour de la base des virus

..............................................................................40Configuration du serveur proxy pour les mises à jour

..............................................................................41Serveur

..............................................................................42Ordinateur

..............................................................................44Outils

..............................................................................45Importer et exporter les paramètres

....................................................................................................46Outils4.7

4.7.1

4.7.2

4.7.3

4.7.4

4.7.5

4.7.6

4.7.6.1

4.7.6.2

4.7.6.3

4.7.7

4.7.7.1

4.7.7.2

4.7.7.2.1

4.7.7.2.1.1

4.7.7.2.2

4.7.7.2.2.1

4.7.7.2.2.2

4.7.7.2.2.1

4.7.7.2.2.3

4.7.7.2.3

4.7.7.2.4

4.7.7.2.4.1

4.7.7.2.4.2

4.7.7.2.4.3

4.7.7.2.5

4.7.8

4.7.9

4.7.10

4.7.10.1

4.7.10.2

4.7.10.3

4.7.10.4

4.7.10.5

4.7.11

....................................................................................................81Aide et assistance4.8

4.8.1

4.8.1.1

4.8.1.2

4.8.1.3

4.8.1.4

4.8.1.5

4.8.2

4.8.3

4.8.4

4.8.5

4.8.5.1

4.8.5.2

4.8.5.3

4.8.5.4

4.8.5.5

..............................................................................47Processus en cours

..............................................................................49Surveiller l'activité

..............................................................................50ESET Log Collector

..............................................................................51Statistiques de protection

..............................................................................52Cluster

..............................................................................54Shell ESET

..................................................................................55Utilisation

..................................................................................59Commandes

..................................................................................61Fichiers de commandes/scripts

..............................................................................62ESET SysInspector

..................................................................................62Créer un rapport de l'état de l'ordinateur

..................................................................................62ESET SysInspector

........................................................................62Introduction à ESET SysInspector

........................................................................63Démarrage d'ESET SysInspector

........................................................................63Interface utilisateur et utilisation de l'application

........................................................................63Contrôles du programme

........................................................................65Navigation dans ESET SysInspector

........................................................................66Raccourcis clavier

........................................................................67Comparer

........................................................................68Paramètres de la ligne de commande

........................................................................69Script de service

........................................................................69Création d'un script de service

........................................................................69Structure du script de service

........................................................................72Exécution des scripts de services

........................................................................72FAQ

..............................................................................74ESET SysRescue Live

..............................................................................74Planificateur

..............................................................................78Soumettre les échantillons pour analyse

..................................................................................79Fichier suspect

..................................................................................79Site suspect

..................................................................................79Fichier faux positif

..................................................................................80Site faux positif

..................................................................................80Autre

..............................................................................80Quarantaine

..............................................................................82Procédures

..................................................................................82Comment mettre à jour ESET Mail Security

..................................................................................82Comment activer ESET Mail Security

..................................................................................83Comment créer une tâche dans le Planificateur

Comment programmer une tâche d'analyse (toutes

..................................................................................84

les 24 heures)

..................................................................................84Comment éliminer un virus de votre serveur

..............................................................................84Envoyer une demande d'assistance

..............................................................................85ESET Outil de nettoyage spécialisé

..............................................................................85À propos d'ESET Mail Security

..............................................................................86Activation du produit

..................................................................................86Enregistrement

..................................................................................86Activation de Security Admin

..................................................................................87Échec de l'activation

..................................................................................87Licence

..................................................................................87Progression de l'activation

Page 4

4.8.5.6

.......................................................88Utilisation d'ESET Mail Security5.

....................................................................................................89Serveur5.1

5.1.1

5.1.1.1

5.1.2

5.1.3

5.1.4

5.1.4.1

5.1.4.2

5.1.4.3

5.1.5

5.1.5.1

5.1.5.1.1

5.1.5.1.1.1

5.1.5.1.1.2

5.1.6

5.1.7

5.1.7.1

5.1.8

5.1.8.1

5.1.8.2

5.1.8.3

5.1.9

5.1.9.1

5.1.9.1.1

5.1.9.1.2

5.1.9.2

5.1.9.2.1

5.1.9.2.2

5.1.9.3

5.1.10

5.1.10.1

5.1.10.2

5.1.10.3

5.1.10.4

....................................................................................................125Ordinateur5.2

5.2.1

5.2.2

5.2.3

5.2.4

5.2.5

5.2.6

5.2.6.1

5.2.6.1.1

5.2.6.1.2

5.2.6.2

5.2.6.2.1

..................................................................................87Activation réussie

..............................................................................90Configuration de la priorité des agents

..................................................................................90Modifier la priorité

..............................................................................90Configuration de la priorité des agents

..............................................................................91Antivirus et antispyware

..............................................................................92Protection antispam

..................................................................................93Filtrage et vérification

..................................................................................94Paramètres avancés

..................................................................................95Paramètres de mise en liste grise

..............................................................................97Règles

..................................................................................97Liste des règles

........................................................................98Assistant Règle

........................................................................99Condition de règle

........................................................................100Action de règle

Protection de la base de données de boîtes aux

..............................................................................101

lettres

..............................................................................102Protection du transport des messages

..................................................................................104Paramètres avancés

..............................................................................105Analyse de base de données à la dema nde

..................................................................................107Éléments de boîte aux lettres supplémentaires

..................................................................................107Serveur proxy

..................................................................................107Détails du compte d'analyse de base de données

..............................................................................108Quarantaine de messages

..................................................................................108Quarantaine locale

........................................................................109Stockage de fichiers

........................................................................110Interface Web

Boîte aux lettres de quarantaine et quarantaine MS

..................................................................................113

Exchange

Paramètres du gestionnaire de la mise en

........................................................................113

quarantaine

........................................................................114Serveur proxy

Détails du compte du gestionnaire de mise en

..................................................................................115

quarantaine

..............................................................................116Cluster

..................................................................................117Assistant Cluster - page 1

..................................................................................119Assistant Cluster - page 2

..................................................................................120Assistant Cluster - page 3

..................................................................................122Assistant Cluster - page 4

..............................................................................126Une infiltration est détectée

..............................................................................127Exclusions des processus

..............................................................................128Exclusions automatiques

..............................................................................128Cache local partagé

..............................................................................129Performances

..............................................................................129Protection en temps réel du système de fichiers

..................................................................................130Exclusions

........................................................................131Ajouter ou modifier une exclusion

........................................................................131Format d'exclusion

..................................................................................131Paramètres ThreatSense

........................................................................135Extensions exclues

5.2.6.2.2

5.2.6.2.3

5.2.6.2.4

5.2.6.2.5

5.2.6.2.6

5.2.6.2.7

5.2.6.2.8

5.2.6.2.9

5.2.7

5.2.7.1

5.2.7.2

5.2.7.3

5.2.7.4

5.2.7.5

5.2.8

5.2.9

5.2.9.1

5.2.10

5.2.11

5.2.12

5.2.12.1

5.2.12.1.1

5.2.12.2

5.2.12.2.1

....................................................................................................150Mettre à jour5.3

5.3.1

5.3.2

5.3.3

5.3.4

5.3.5

5.3.5.1

5.3.5.2

5.3.5.3

5.3.6

....................................................................................................160Internet et messagerie5.4

5.4.1

5.4.1.1

5.4.1.2

5.4.1.3

5.4.2

5.4.2.1

5.4.2.2

5.4.3

5.4.3.1

5.4.3.2

5.4.3.3

5.4.3.4

5.4.3.5

5.4.3.6

5.4.4

........................................................................135Autres paramètres ThreatSense

........................................................................135Niveaux de nettoyage

Quand faut-il modifier la configuration de la

........................................................................136

protection en temps réel

........................................................................136Vérification de la protection en temps réel

Que faire si la protection en temps réel ne fonctionne

........................................................................136

pas ?

........................................................................137Soumission

........................................................................137Statistiques

........................................................................137Fichiers suspects

..............................................................................138Analyse de l'ordinateur à la demande

..................................................................................138Lanceur d'analyses personnalisées

..................................................................................140Progression de l'analyse

..................................................................................141Gestionnaire de profils

..................................................................................142Cibles à analyser

..................................................................................142Suspendre une analyse planifiée

..............................................................................143Analyse en cas d'inactivité

..............................................................................144Analyse au démarrage

..................................................................................144Vérification automatique des fichiers de démarrage

..............................................................................144Supports amovibles

..............................................................................145Protection des documents

..............................................................................146HIPS

..................................................................................147Règles HIPS

........................................................................148Paramètres de règle HIPS

..................................................................................150Configuration avancée

........................................................................150Pilotes dont le chargement est toujours autorisé

..............................................................................152Paramètres avancés de mises à jour

..............................................................................153Mode de mise à jour

..............................................................................153Proxy HTTP

..............................................................................154Se connecter au reseau local en tant que

..............................................................................155Miroir

..................................................................................157Mise à jour à partir du miroir

..................................................................................159Fichiers miroir

..................................................................................159Dépannage des problèmes de miroir de mise à jour

..............................................................................159Comment créer des tâches de mise à jour

..............................................................................160Filtrage des protocoles

..................................................................................160Applications exclues

..................................................................................161Adresses IP exclues

..................................................................................161Clients Internet et de messagerie

..............................................................................161Contrôle de protocole SSL

..................................................................................162Communication SSL chiffrée

..................................................................................163Liste des certificats connus

..............................................................................163Protection du client de messagerie

..................................................................................164Protocoles de messagerie

..................................................................................165Alertes et notifications

..................................................................................165Barre d'outils MS Outlook

..................................................................................166Barre d'outils Outlook Express et Windows Mail

..................................................................................166Boîte de dialogue de confirmation

..................................................................................166Analyser à nouveau les messages

..............................................................................166Protection de l'accès Web

Page 5

Table des

5.4.4.1

5.4.4.1.1

5.4.4.1.2

5.4.5

....................................................................................................171Contrôle de périphérique5.5

5.5.1

5.5.2

5.5.3

5.5.4

....................................................................................................175Outils5.6

5.6.1

5.6.1.1

5.6.2

5.6.3

5.6.4

5.6.4.1

5.6.4.2

5.6.5

5.6.6

5.6.6.1

5.6.6.2

5.6.6.3

5.6.7

5.6.8

5.6.8.1

5.6.9

5.6.10

5.6.11

5.6.12

....................................................................................................193Interface utilisateur5.7

5.7.1

5.7.2

5.7.2.1

5.7.2.2

5.7.3

5.7.4

5.7.5

5.7.6

5.7.6.1

5.7.6.2

5.7.7

5.7.7.1

5.7.8

..................................................................................167Gestion d'adresse URL

........................................................................168Créer une liste

........................................................................169Adresses HTTP

..............................................................................169Protection antihameçonnage

..............................................................................172Règles du contrôle des périphériques

..............................................................................173Ajout de règles de contrôle de périphérique

..............................................................................174Périphériques détectés

..............................................................................175Groupe de périphériques

..............................................................................176ESET Live Grid

..................................................................................177Filtre d'exclusion

..............................................................................177Quarantaine

..............................................................................178Microsoft Windows Update

..............................................................................178Fournisseur WMI

..................................................................................179Données fournies

..................................................................................184Accès aux données fournies

..............................................................................184Cibles à analyser ERA

..............................................................................185Fichiers journaux

..................................................................................185Filtrage des journaux

..................................................................................186Rechercher dans le journal

..................................................................................187Maintenance des journaux

..............................................................................188Serveur proxy

..............................................................................189Notifications par e-mail

..................................................................................190Format des messages

..............................................................................190Mode de présentation

..............................................................................191Diagnostics

..............................................................................191Service client

..............................................................................192Cluster

..............................................................................195Alertes et notifications

..............................................................................196Configuration de l'accès

..................................................................................197Mot de passe

..................................................................................197Configuration du mot de passe

..............................................................................197Aide

..............................................................................197Shell ESET

Désactivation de l'interface utilisateur graphique sur

..............................................................................198

Terminal Server

..............................................................................198États et messages désactivés

..................................................................................198Messages de confirmation

..................................................................................198États d’applica tion désactivés

..............................................................................199Icône dans la partie système de la barre des tâches

..................................................................................200Désactiver la protection

..............................................................................200Menu contextuel

5.10.5

5.10.6

5.10.7

5.10.8

5.10.9

5.10.10

5.10.11

....................................................................................................206Quarantaine5.11

5.11.1

5.11.2

5.11.3

....................................................................................................208Mises à jour du système d'exploitation5.12

.......................................................209Glossaire6.

....................................................................................................209Types d'infiltrations6.1

6.1.1

6.1.2

6.1.3

6.1.4

6.1.5

6.1.6

6.1.7

6.1.8

6.1.9

6.1.10

6.1.11

....................................................................................................213Courrier électronique6.2

6.2.1

6.2.2

6.2.3

6.2.4

6.2.4.1

6.2.4.2

6.2.4.3

6.2.4.4

6.2.4.5

..............................................................................203Planification de la tâche - Hebdomadairement

Planification de la tâche - Déclenchée par un

..............................................................................203

événement

..............................................................................204Détails de la tâche - Exécuter l'application

..............................................................................204Tâche ignorée

..............................................................................204Détails des tâches du planificateur

..............................................................................204Profils de mise à jour

..............................................................................205Création de nouvelles tâches

..............................................................................207Mise en quarantaine de fichiers

..............................................................................207Restauration depuis la quarantaine

..............................................................................207Soumission de fichiers de quarantaine

..............................................................................209Virus

..............................................................................209Vers

..............................................................................210Chevaux de Troie

..............................................................................210Rootkits

..............................................................................211Logiciels publicitaires

..............................................................................211Logiciels espions

..............................................................................211Compresseurs

..............................................................................212Bloqueur d'exploit

..............................................................................212Scanner de mémoire avancé

..............................................................................212Applications potentiellement dangereuses

..............................................................................212Applications potentiellement indésirables

..............................................................................213Publicités

..............................................................................213Canulars

..............................................................................214Hameçonnage

..............................................................................214Reconnaissance du courrier indésirable

..................................................................................214Règles

..................................................................................215Filtre bayésien

..................................................................................215Liste blanche

..................................................................................215Liste noire

..................................................................................216Contrôle côté serveur

Rétablir tous les paramètres de cette

5.8

....................................................................................................201

section

....................................................................................................201Rétablir les paramètres par défaut5.9

....................................................................................................202Planificateur5.10

5.10.1

5.10.2

5.10.3

5.10.4

..............................................................................203Détails de la tâche

..............................................................................203Planification de la tâche - Une fois

..............................................................................203Planification de la tâche

..............................................................................203Planification de la tâche - Quotidiennement

Page 6

1. Introduction

ESET Mail Security 6 pour Microsoft Exchange Server est une solution intégrée qui protège les boîtes aux lettres de

différents types de contenu malveillant, y compris les pièces jointes infectées par des vers ou des chevaux de Troie,

les documents contenant des scripts malveillants, le hameçonnage et le courrier indésirable. ESET Mail Security

fournit trois types de protection : antivirus, antispam et règles définies par l'utilisateur. ESET Mail Security filtre le

contenu malveillant au niveau du serveur de messagerie, avant qu'il arrive dans la boîte de réception du

destinataire, sur le client.

ESET Mail Security prend en charge Microsoft Exchange Server versions 2003 et ultérieures, ainsi que Microsoft

Exchange Server dans un environnement en cluster. Dans les versions récentes (Microsoft Exchange Server 2003 et

versions ultérieures), les rôles spécifiques (mailbox, hub, edge) sont également pris en charge. Vous pouvez gérer

ESET Mail Security à distance dans des réseaux de grande taille grâce à ESET Remote Administrator.

ESET Mail Security fournit non seulement la protection de Microsoft Exchange Server, mais également tous les outils

nécessaires à la protection du serveur proprement dit (protection résidente, protection de l'accès à Internet et

protection du client de messagerie).

1.1 Nouveautés de la version 6

Gestionnaire de quarantaine de messages : l'administrateur peut inspecter les objets situés dans cette section de

stockage et choisir de les supprimer ou de les libérer. Cette fonctionnalité simplifie la gestion des messages

électroniques mis en quarantaine par l'agent de transport.

Interface Web Quarantaine de messages : version Web pouvant être utilisée à la place du gestionnaire de

quarantaine de messages.

Moteur antispam : ce composant essentiel a été repensé et est désormais développé en interne.

Analyse de base de données à la demande : l'analyseur de base de données à la demande utilise l'API des

services Web Exchange pour se connecter à Microsoft Exchange Server via les protocoles HTTP/HTTPS.

Règles : cette option de menu permet aux administrateurs de définir manuellement les conditions de filtrage des

messages électroniques et les actions à exécuter sur les messages électroniques filtrés. Les règles de la dernière

version d'ESET Mail Security ont été entièrement reconçues avec une approche différente.

ESET Cluster : à l'instar d'ESET File Security 6 pour Microsoft Windows Server, l'ajout de stations de travail à des

nœuds permet une automatisation supplémentaire de la gestion en raison de la distribution possible d'une

stratégie de configuration à tous les membres du cluster. La création de clusters est possible à l'aide du nœud

installé. Les clusters peuvent ensuite installer et initier tous les nœuds à distance. Les produits serveur d'ESET

peuvent communiquer les uns avec les autres et échanger des données (configuration et notifications, par

exemple), ainsi que synchroniser les données nécessaires pour le fonctionnement correct d'un groupe

d'instances de produit. Une même configuration du produit peut donc être utilisée pour tous les membres d'un

cluster. ESET Mail Security prend en charge les clusters de basculement Windows ou d'équilibrage de la charge

réseau. Vous pouvez également ajouter manuellement des membres ESET Cluster sans Cluster Windows

spécifique. Les clusters ESET Cluster fonctionnent dans les environnements de domaine et de groupe de travail.

Analyse du stockage : analyse tous les dossiers partagés sur le serveur local. Vous pouvez sélectionner facilement

pour l'analyse uniquement les données utilisateur stockées sur le serveur de fichiers.

Installation basée sur les composants : vous pouvez sélectionner les composants à ajouter ou supprimer.

Exclusions des processus - exclut des processus spécifiques de l'analyse antivirus à l'accès. En raison du rôle

essentiel que jouent les serveurs dédiés (serveur d'applications, serveur de stockage, etc.), des sauvegardes

régulières sont obligatoires pour garantir une reprise après incident dans les meilleurs délais. Pour accélérer les

sauvegardes et garantir l'intégrité du processus et la disponibilité du service, certaines techniques, qui entrent en

conflit avec la protection antivirus au niveau des fichiers, sont utilisées pendant les sauvegardes. Des problèmes

identiques peuvent se produire lors des migrations dynamiques de machines virtuelles. La seule solution efficace

pour éviter ces situations consiste à désactiver le logiciel antivirus. En excluant des processus spécifiques (ceux

6

Page 7

de la solution de sauvegarde, par exemple), toutes les opérations sur les fichiers de ces processus exclus sont

ainsi ignorées et considérées comme étant sûres, ce qui limite l'interférence avec le processus de sauvegarde. Il

est recommandé de faire preuve de prudence lors de la création des exclusions. En effet, un outil de sauvegarde

qui a été exclus peut accéder à des fichiers infectés sans déclencher d'alerte. C'est d'ailleurs la raison pour

laquelle des autorisations étendues ne sont permises que dans le module de protection en temps réel.

ESET Log Collector : collecte automatiquement les informations telles que la configuration et les nombreux

journaux d'ESET Mail Security. En facilitant la collecte des informations de diagnostic, ESET Log Collector simplifie

le travail de résolution des problèmes pour les techniciens ESET.

eShell (ESET Shell) : eShell 2.0 est désormais disponible dans ESET Mail Security. eShell est une interface à ligne

de commande qui offre aux utilisateurs expérimentés et aux administrateurs des options plus complètes pour

gérer les produits serveur ESET.

Analyse Hyper-V : il s'agit d'une nouvelle technologie qui permet d'analyser les disques d'une machine virtuelle

sur Microsoft Hyper-V Server sans nécessiter le moindre agent sur cette machine virtuelle spécifique.

1.2 Pages d'aide

Cher utilisateur, bienvenue dans ESET Mail Security. Ce guide a pour objectif de vous aider à optimiser l'utilisation

de ESET Mail Security.

Les rubriques de ce guide sont divisées en plusieurs chapitres et sous-chapitres. Vous trouverez des informations

pertinentes en parcourant le Sommaire des pages d'aide. Vous pouvez également utiliser l'Index pour naviguer à

l'aide des mots-clés ou utiliser la Recherche en texte intégral.

Pour obtenir des informations sur une fenêtre du programme dans laquelle vous vous trouvez, appuyez simplement

sur la touche F1 du clavier. La page d'aide relative à la fenêtre actuellement affichée apparaîtra.

ESET Mail Security permet de rechercher une rubrique dans les pages d'aide au moyen de mots-clés ou en tapant

des mots ou des expressions depuis le guide de l'utilisateur. La différence entre ces deux méthodes est qu'un motclé peut être associé à des pages d'aide qui ne contiennent pas le mot-clé précis dans le texte. La recherche de mots

et expressions examine le contenu de toutes les pages et affiche uniquement les pages contenant effectivement le

mot ou l'expression en question.

1.3 Méthodes utilisées

Les trois méthodes suivantes sont utilisées pour analyser les messages électroniques :

Protection de la base de données de boîtes aux lettres : anciennement appelée analyse de boîtes aux lettres via

VSAPI. Ce type de protection est uniquement disponible pour Microsoft Exchange Server 2010, 2007 et 2003 avec

le rôle serveur de boîte aux lettres (Microsoft Exchange 2010 et 2007) ou serveur principal (Microsoft

Exchange 2003). Ce type d'analyse peut être effectué sur une seule installation de serveur avec plusieurs rôles

Exchange Server sur un ordinateur (s'il comprend le rôle de serveur de boîte aux lettres ou de serveur principal).

Protection du transport des messages : anciennement appelée filtrage de messages au niveau du serveur SMTP.

Cette protection est assurée par l'agent de transport et est uniquement disponible pour Microsoft Exchange

Server 2007 ou version ultérieure avec le rôle serveur de transport Edge ou serveur de transport Hub. Ce type

d'analyse peut être effectué sur une seule installation de serveur avec plusieurs rôles Exchange Server sur un

ordinateur (s'il comprend un des rôles de serveur indiqués).

Analyse de base de données à la demande : permet d'exécuter ou de planifier une analyse de la base de données

de boîtes aux lettres Exchange. Cette fonctionnalité est uniquement disponible pour Microsoft Exchange

Server 2007 ou version ultérieure avec le rôle serveur de boîte aux lettres ou serveur de transport Hub. Ce type

d'analyse s'applique également à une seule installation de serveur avec plusieurs rôles Exchange Server sur un

ordinateur (s'il comprend un des rôles de serveur indiqués). Pour plus d'informations sur les rôles

d'Exchange 2013, consultez Rôles Exchange Server 2013.

7

Page 8

1.3.1 Protection de la base de données de boîtes aux lettres

L'analyse de boîtes aux lettres est déclenchée et contrôlée par le serveur Microsoft Exchange. Les messages stockés

dans la base de données du serveur Microsoft Exchange Server sont analysés en continu. En fonction de la version

de Microsoft Exchange Server, de la version de l'interface VSAPI et des paramètres définis par l'utilisateur, l'analyse

peut être déclenchée dans l'un des cas suivants :

lorsque l'utilisateur accède à sa messagerie, dans un client de messagerie par exemple (les messages sont

toujours analysés avec la dernière base des signatures de virus) ;

en arrière-plan, lorsque l'utilisation du serveur Microsoft Exchange Server est faible ;

de manière proactive (en fonction de l'algorithme interne de Microsoft Exchange Server).

L'interface VSAPI est utilisée pour l'analyse antivirus et la protection basée sur les règles.

1.3.2 Protection du transport des messages

Le filtrage de messages au niveau du serveur SMTP est assuré par un plugin spécialisé. Dans Microsoft Exchange

Server 2000 et 2003, ce plugin (récepteur d'événements) est enregistré sur le serveur SMTP dans le cadre des services

IIS (Internet Information Services). Dans Microsoft Exchange Server 2007/2010, le plugin est enregistré en tant

qu'agent de transport dans les rôles Edge ou Hub du serveur Microsoft Exchange.

Le filtrage au niveau du serveur SMTP effectué par un agent de transport offre une protection sous la forme de

règles antivirus, antispam et définies par l'utilisateur. Contrairement au filtrage VSAPI, le filtrage au niveau du

serveur SMTP est effectué avant l'arrivée des messages analysés dans la boîte aux lettres Microsoft Exchange

Server.

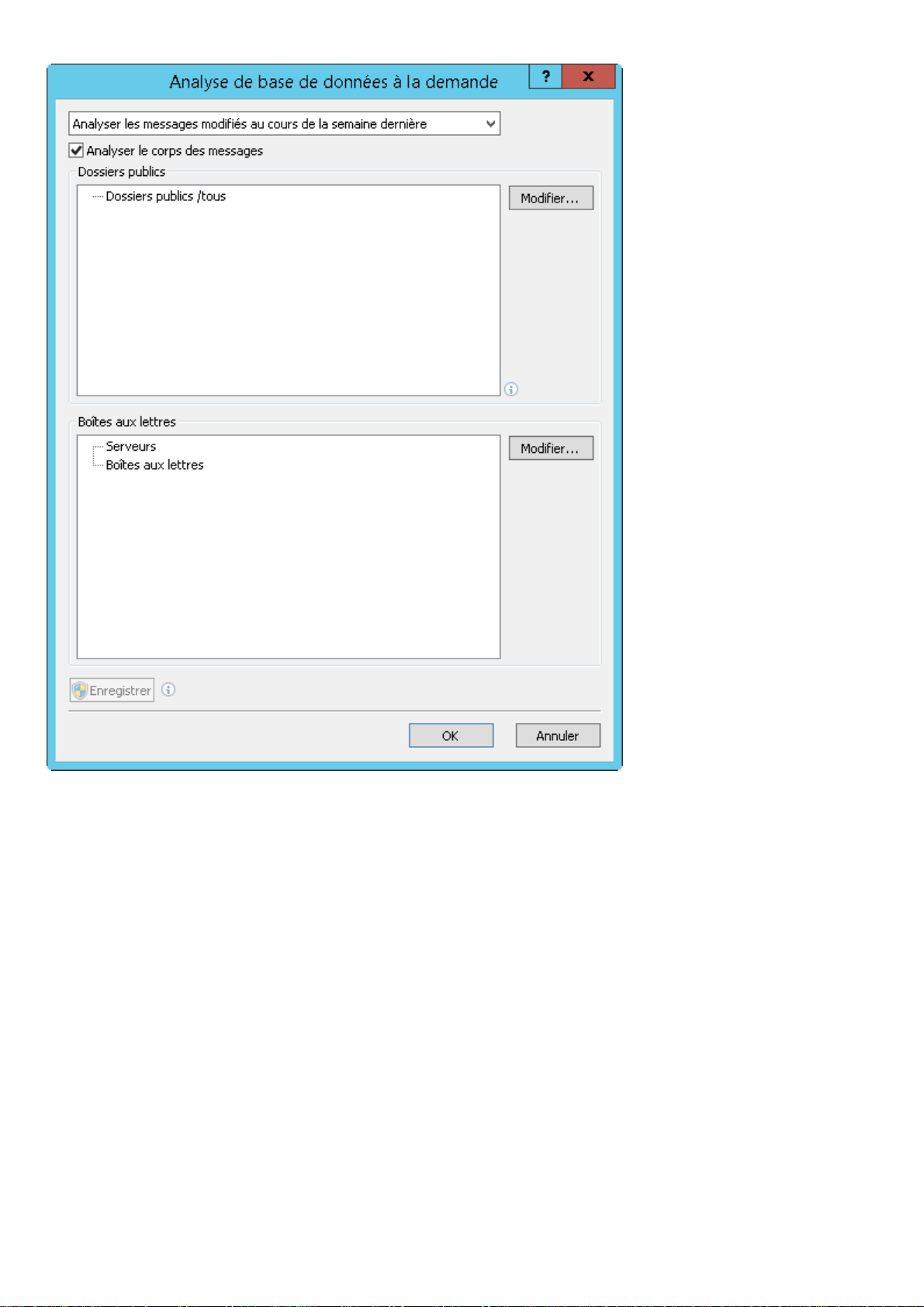

1.3.3 Analyse de base de données à la demande

Comme l'exécution d'une analyse de base de données de messagerie complète peut entraîner une charge système

indésirable, vous pouvez choisir quelles bases de données et quelles boîtes aux lettres analyser. Vous pouvez filtrer

les cibles à analyser en spécifiant l'horodatage des messages à analyser afin de limiter l'impact sur les ressources

système du serveur.

Les types d'élément suivants sont analysés dans les dossiers publics et les boîtes aux lettres des utilisateurs :

Courrier électronique

Publication

Éléments de calendrier (réunions/rendez-vous)

Tâches

Contacts

Journal

Vous pouvez utiliser la liste déroulante pour sélectionner les messages à analyser en fonction de leur horodatage

(les messages modifiés au cours de la semaine dernière, par exemple). Vous avez également la possibilité

d'analyser tous les messages, si cela s'avère nécessaire.

Cochez la case située en regard de l'option Analyser le corps des messages pour activer ou désactiver l'analyse du

corps des messages.

Cliquez sur Modifier pour sélectionner le dossier public à analyser.

8

Page 9

9

Page 10

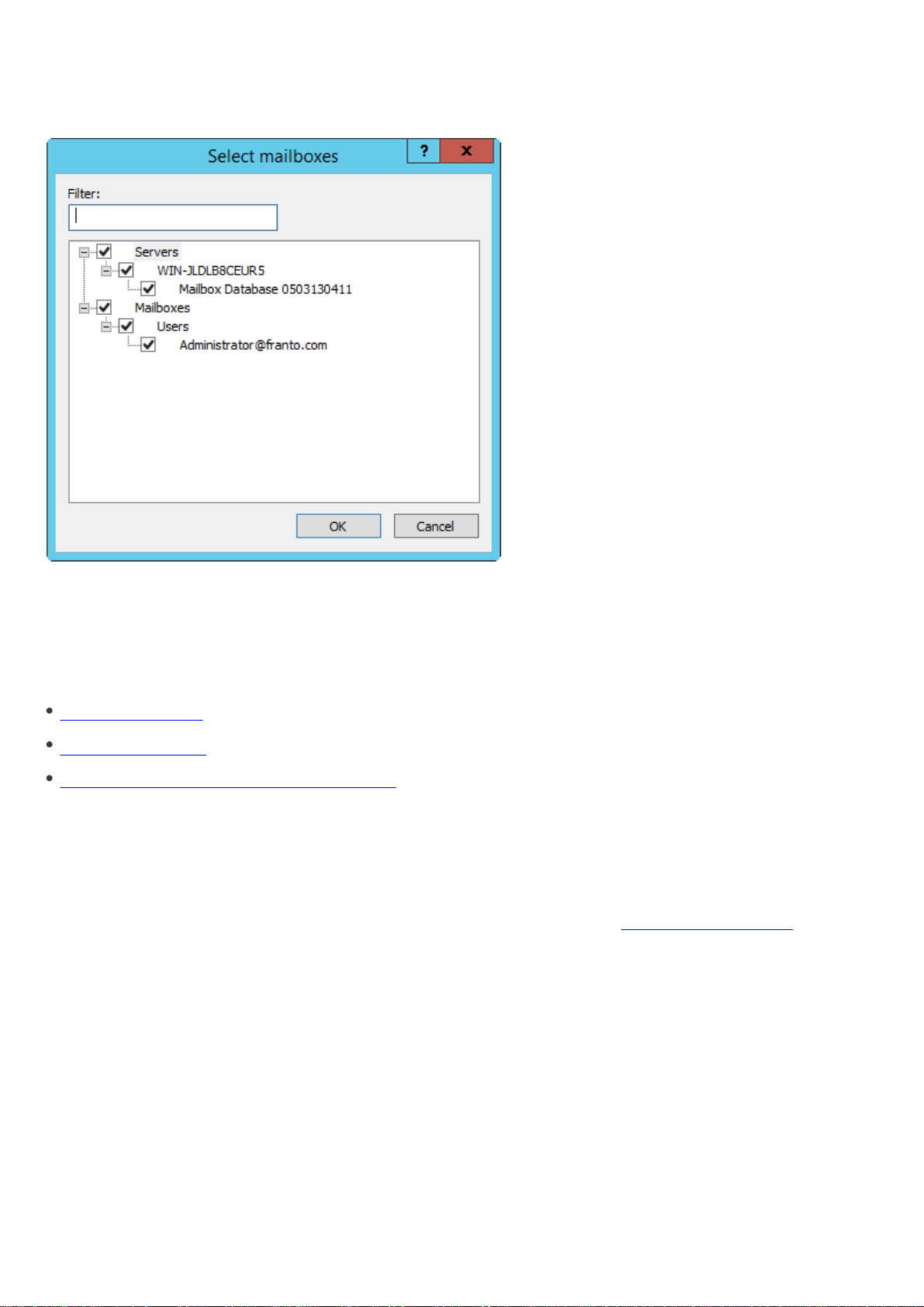

Cochez les cases en regard des bases de données et des boîtes aux lettres du serveur à analyser. Le filtrage vous

permet de retrouver rapidement les bases de données et les boîtes aux lettres, tout particulièrement si votre

infrastructure Exchange contient un grand nombre de boîtes aux lettres.

Cliquez sur Enregistrer pour enregistrer les cibles à analyser et les paramètres dans le profil d'analyse à la demande.

1.4 Types de protection

Il existe trois types de protection :

Protection antivirus

Protection antispam

Application des règles définies par l'utilisateur

1.4.1 Protection antivirus

La protection antivirus est l'une des fonctions de base d'ESET Mail Security. La protection antivirus vous prémunit

des attaques contre le système en contrôlant les échanges de fichiers et de courrier, ainsi que les communications

Internet. Si une menace comportant un code malveillant est détectée, le module Antivirus peut l'éliminer en la

bloquant dans un premier temps, puis en la nettoyant, en la supprimant ou en lamettant en quarantaine.

1.4.2 Protection antispam

La protection antispam intègre plusieurs technologies (RBL, DNSBL, empreintes digitales, vérification de la

réputation, analyse de contenu, filtre bayésien, règles, création manuelle de liste blanche/noire, etc.) afin

d'optimiser la détection des menaces par courrier électronique. Le moteur d'analyse antispam génère la

probabilité, exprimée sous forme de pourcentage (0 à 100) selon laquelle un message donné peut être un courrier

indésirable.

ESET Mail Security peut également utiliser la méthode de mise en liste grise (désactivée par défaut) du filtrage du

courrier indésirable. Cette méthode repose sur la spécification RFC 821 : le protocole SMTP étant considéré comme

étant non fiable, chaque agent de transfert de message doit réessayer plusieurs fois de livrer un message

électronique en cas de défaillance temporaire de livraison. La plupart des messages indésirables sont remis une

seule fois à une liste importante d'adresses électroniques générée automatiquement. La mise en liste grise calcule

une valeur de contrôle (hachage) pour l'adresse de l'expéditeur, l'adresse du destinataire et l'adresse IP de l'agent

de transfert de message chargé de l'envoi. Si le serveur ne parvient pas à détecter la valeur de contrôle du triplet

10

Page 11

dans sa base de données, il refuse le message et renvoie un code de défaillance temporaire (par exemple 451). Un

serveur légitime essaie de renvoyer le message après une période définie qui peut être variable. La valeur de

contrôle triplet est stockée dans la base de données des connexions vérifiées lors de la deuxième tentative, ce qui

permet ensuite de transférer correctement tout autre message ayant les mêmes caractéristiques.

1.4.3 Application des règles définies par l'utilisateur

La protection basée sur les règles permet d'effectuer des analyses à l'aide de VSAPI et de l'agent de transport.

L'interface utilisateur ESET Mail Security permet de créer différentes règles qui peuvent être combinées. Si une

règle utilise plusieurs conditions, ces dernières sont liées à l'aide de l'opérateur logique AND. Par conséquent, la

règle n'est exécutée que si toutes ses conditions sont remplies. Si plusieurs règles sont créées, l'opérateur logique

OR est appliqué, ce qui signifie que le programme exécute la première règle dont les conditions sont remplies.

Dans la séquence d'analyse, la première technique utilisée est la mise en liste grise, si elle est activée. Les

procédures suivantes utilisent toujours les techniques suivantes : protection basée sur des règles définies par

l'utilisateur, suivie d'une analyse antivirus et enfin d'une analyse antispam.

1.5 Interface utilisateur

ESET Mail Security dispose d'une interface utilisateur graphique très intuitive. Elle permet d'accéder très facilement

aux principales fonctions du programme.

Outre l'interface utilisateur principale, une fenêtre Configuration avancée est accessible depuis tous les

emplacements du programme par l'intermédiaire de la touche F5.

Depuis la fenêtre Configuration avancée, vous pouvez configurer les paramètres et les options en fonction de vos

besoins. Le menu situé à gauche se compose des catégories suivantes : . Certaines des catégories comportent des

sous-catégories. Lorsque vous cliquez sur un élément (catégorie ou sous-catégorie) dans le menu de gauche, les

paramètres correspondant à cet élément s'affichent dans le volet de droite.

Pour plus d'informations sur l'interface utilisateur graphique, cliquez ici.

11

Page 12

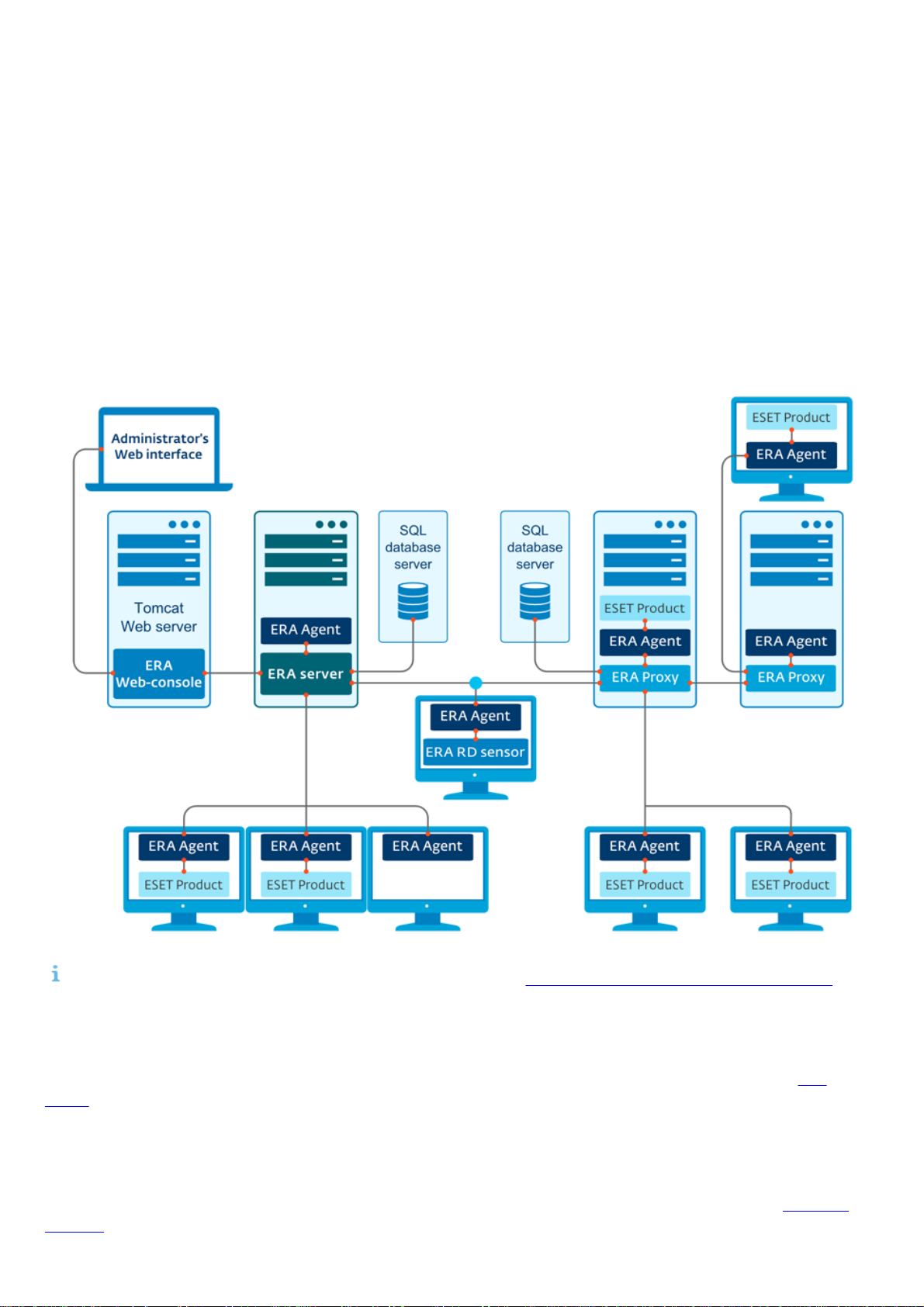

1.6 Gérés via ESET Remote Administrator

ESET Remote Administrator (ERA) est une application qui permet de gérer les produits ESET de manière centralisée

dans un environnement réseau. Le système de gestion des tâches ESET Remote Administrator permet d'installer les

solutions de sécurité ESET sur des ordinateurs distants et de réagir rapidement face aux nouveaux problèmes et

menaces. ESET Remote Administrator n'offre pas de protection contre les codes malveillants ; le produit repose sur

la présence de la solution de sécurité ESET sur chaque client.

Les solutions de sécurité ESET prennent en charge les réseaux qui comprennent plusieurs types de plateformes.

Votre réseau peut comprendre une combinaison de systèmes d'exploitation Microsoft, Linux et OS X et de systèmes

d'exploitation qui s'exécutent sur des périphériques mobiles (téléphones mobiles et tablettes).

L'illustration suivante montre un exemple d'architecture pour un réseau protégé par les solutions de sécurité ESET

gérées par ERA :

REMARQUE : pour plus d'informations sur ERA, reportez-vous à l'aide en ligne d'ESET Remote Administrator.

1.6.1 ERA Server

ESET Remote Administrator Server est un composant principal d'ESET Remote Administrator. Il s'agit de l'application

d'exécution qui traite toutes les données reçues des clients se connectant à cette dernière (par le biais d'ERA

Agent). ERA Agent facilite la communication entre le client et le serveur. Les données (journaux clients,

configuration, réplication de l'agent et autres) sont stockées dans une base de données. Pour traiter correctement

les données, ERA Server requiert une connexion stable à un serveur de base de données. Pour optimiser les

performances, nous vous conseillons d'installer le serveur ERA et la base de données sur des serveurs distincts.

L'ordinateur sur lequel ERA Server est installé doit être configuré pour accepter toutes les connexions Agent/Proxy/

RD Sensor qui sont vérifiées à l'aide de certificats. Après l'installation d'ERA Server, vous pouvez ouvrir ERA Web

Console qui se connecte à ERA Server (comme le montre le diagramme). À partir de la console Web, toutes les

opérations d'ERA Server sont effectuées lors de la gestion des solutions de sécurité ESET dans votre environnement.

12

Page 13

1.6.2 Console Web

ERA Web Console est une application dotée d'une interface utilisateur Web qui présente les données d'ERA Server

et permet de gérer les solutions de sécurité ESET dans votre environnement. La console Web est accessible à l'aide

d'un navigateur. Elle affiche une vue d'ensemble de l'état des clients sur le réseau et peut être utilisée pour

déployer à distance les solutions ESET sur des ordinateurs non gérés. Si vous choisissez de rendre accessible le

serveur Web à partir d'Internet, vous pouvez alors utiliser ESET Remote Administrator à partir de la plupart des

emplacements ou périphériques disposant d'une connexion Internet active.

Voici le tableau de bord de la console Web :

La barre supérieure de la console Web contient l'outil Recherche rapide. Dans le menu déroulant, sélectionnez Nom

de l'ordinateur, Adresse IPv4/IPv6 ou Nom de la menace, saisissez votre chaîne de recherche dans le champ de

texte, puis cliquez sur le symbole de loupe ou appuyez sur la touche Entrée pour lancer la recherche. Vous êtes

alors redirigé vers la section Groupes qui affiche les résultats de la recherche (client ou liste de clients). Tous les

clients sont gérés par le biais de la console Web. Vous pouvez avoir accès à la console à l'aide des périphériques et

des navigateurs les plus courants.

REMARQUE : pour plus d'informations, reportez-vous à l'aide en ligne d'ESET Remote Administrator.

1.6.3 Agent

ERA Agent est un composant essentiel du produit ESET Remote Administrator. Un produit ESET sur une machine

client (ESET Endpoint security pour Windows, par exemple) communique avec ERA Server par le biais de l'agent.

Cette communication permet de gérer les produits ESET sur tous les clients distants à partir d'un seul emplacement.

L'Agent collecte les informations sur le client et les envoie au serveur. Si le serveur envoie une tâche destinée au

client, celle-ci est envoyée à l'Agent qui l'envoie à son tour au client. Toutes les communications réseau ont lieu

entre l'Agent et la partie supérieure du réseau ERA, à savoir le serveur et le proxy.

ESET Agent utilise l'une des trois méthodes suivantes pour se connecter au serveur :

1. L'Agent du client est directement connecté au serveur.

2. L'Agent du client est connecté par le biais d'un proxy connecté au serveur.

3. L'Agent du client est connecté au serveur par le biais de plusieurs proxys.

13

Page 14

ESET Agent communique avec les solutions ESET installées sur un client, collecte les informations des programmes

du client et transmet les informations de configuration reçues du serveur au client.

REMARQUE : ESET Proxy possède son propre Agent qui gère toutes les tâches de communication entre les clients,

les autres proxys et le serveur.

1.6.4 RD Sensor

RD (Rogue Detection) Sensor est un outil de recherche des ordinateurs sur le réseau. RD Sensor est un composant

d'ESET Remote Administrator qui est conçu pour détecter les ordinateurs sur votre réseau. Il offre un moyen

pratique d'ajouter de nouveaux ordinateurs à ESET Remote Administrator sans avoir à les rechercher et à les ajouter

manuellement. Tous les ordinateurs détectés sur votre réseau sont affichés dans la console Web. À ce stade, vous

pouvez effectuer d'autres actions sur chaque ordinateur client.

RD Sensor est un écouteur passif qui détecte les ordinateurs qui se trouvent sur le réseau et envoie des

informations sur ces derniers à ERA Server. ERA Server évalue ensuite si les ordinateurs trouvés sur le réseau sont

inconnus ou déjà gérés.

1.6.5 Proxy

ERA Proxy est un autre composant d'ESET Remote Administrator qui a un double objectif. Dans le cas d'un réseau

d'entreprise de taille moyenne qui comprend de nombreux clients (10 000 clients ou plus), ERA Proxy peut servir à

répartir la charge entre plusieurs ERA Proxy, et décharger ainsi le serveur principal ERA Server. L'autre avantage du

proxy ERA, c'est que vous pouvez l'utiliser dans le cadre d'une connexion de qualité médiocre à une filiale distante.

Cela signifie qu'ERA Agent sur chaque client ne se connecte pas directement à ERA Server, mais par le biais d'ERA

Proxy qui se trouve sur le même réseau local de la filiale. Il libère ainsi la liaison de la filiale. ERA Proxy accepte les

connexions de tous les ERA Agents locaux, regroupe leurs données et les télécharge sur le serveur principal ERA

Server (ou un autre ERA Proxy). Votre réseau peut ainsi prendre en charge davantage de clients sans compromettre

les performances du réseau et des requêtes de base de données.

Selon votre configuration réseau, le proxy ERA peut se connecter à un autre proxy ERA, puis au serveur ERA.

Pour qu'ERA Proxy fonctionne correctement, l'ordinateur hôte sur lequel vous avez installé ERA Proxy doit disposer

d'un ESET Agent et être connecté au niveau supérieur (ERA Server ou ERA Proxy supérieur, le cas échéant) du

réseau.

REMARQUE : pour obtenir un exemple de scénario de déploiement d'ERA Proxy, reportez-vous à l'aide en ligne

d'ESET Remote Administrator.

14

Page 15

2. Configuration système

Systèmes d'exploitation pris en charge :

Microsoft Windows Server 2003 (x86 et x64)

Microsoft Windows Server 2003 R2 (x86 et x64)

Microsoft Windows Server 2008 (x86 et x64)

Microsoft Windows Server 2008 R2

Microsoft Windows Server 2012

Microsoft Windows Server 2012 R2

Microsoft Windows Small Business Server 2003 (x86)

Microsoft Windows Small Business Server 2003 R2 (x86)

Microsoft Windows Small Business Server 2008 (x64)

Microsoft Windows Small Business Server 2011 (x64)

Versions de Microsoft Exchange Server 2003 prises en charge :

Microsoft Exchange Server 2003 SP1, SP2

Microsoft Exchange Server 2007 SP1, SP2, SP3

Microsoft Exchange Server 2010 SP1, SP2, SP3

Microsoft Exchange Server 2013 CU2, CU3, CU4 (SP1), CU5, CU6, CU7, CU8

Microsoft Exchange Server 2016

La configuration matérielle dépend de la version du système d'exploitation utilisée. Il est recommandé de prendre

connaissance de la documentation Microsoft Windows Server pour plus d'informations sur la configuration

matérielle.

15

Page 16

3. Installation

Après l'achat d'ESET Mail Security, le programme d'installation peut être téléchargé à partir du site web d'ESET

(www.eset.com) sous forme de package .msi.

Veuillez noter que vous devez exécuter le programme d'installation avec le compte Administrateur intégré. Aucun

autre utilisateur, même membre du groupe Administrateurs, ne disposera de droits d'accès suffisants. Vous devez

donc utiliser un compte Administrateur intégré dans la mesure où vous ne parviendrez à effectuer l'installation avec

aucun autre compte qu'Administrateur.

Il est possible d'exécuter le programme d'installation de deux façons :

Vous pouvez vous connecter localement à l'aide des informations d'identification du compte Administrateur et

simplement exécuter le programme d'installation

Vous pouvez être connecté avec un autre compte d'utilisateur, mais vous devez ouvrir l'invite de commande avec

Exécuter en tant que... et taper les informations d'identification du compte Administrateur pour que cmd

s'exécute en tant qu'Administrateur, puis taper la commande pour exécuter le programme d'installation (par

exemple, msiexec /i mais vous devez remplacer par le nom de fichier précis du programme d'installation msi que

vous avez téléchargé)

Une fois que vous avez lancé le programme d'installation et accepté les termes du Contrat de Licence Utilisateur

Final (CLUF), l'assistant d'installation vous guide tout au long de la procédure d'installation. Si vous refusez les

termes du Contrat de Licence, l'assistant s'interrompt.

Terminer

Il s'agit du type d'installation recommandé. Il installe toutes les fonctionnalités d'ESET Mail Security. Lorsque vous

choisissez ce type d'installation, vous devez uniquement spécifier les dossiers dans lesquels installer le produit.

Vous pouvez également accepter les dossiers d'installation par défaut prédéfinis (recommandé). Le programme

d'installation installe ensuite automatiquement toutes les fonctionnalités du programme.

Personnalisé

L'installation personnalisée vous permet de choisir les fonctionnalités du programme ESET Mail Security à installer

sur votre système. Vous sélectionnez les fonctionnalités/composants à installer dans une liste classique.

Outre l'assistant d'installation, vous pouvez choisir d'installer ESET Mail Security de manière silencieuse par le biais

d'une ligne de commande. Ce type d'installation ne demande aucune intervention de l'utilisateur, contrairement à

l'assistant d'installation. Il s'avère utile pour automatiser ou simplifier l'installation. Ce type d'installation est

également appelé installation sans assistance car il ne demande aucune action de la part de l'utilisateur.

Installation silencieuse/sans assistance

Effectuez l'installation à l'aide de la ligne de commande : msiexec /i <nom_package> /qn /l*xv msi.log

REMARQUE : Il est fortement recommandé, dans la mesure du possible, d'installer ESET Mail Security sur un

système d'exploitation récemment installé et configuré. Toutefois, si vous n'avez pas besoin de l'installer sur un

système existant, la meilleure solution consiste à désinstaller la version antérieure de ESET Mail Security, de

redémarrer le serveur et d'installer ensuite la nouvelle version de ESET Mail Security.

REMARQUE: si vous avez déjà utilisé un autre logiciel antivirus tiers sur votre système, nous vous recommandons

de le désinstaller complètement avant d'installer ESET Mail Security. Vous pouvez pour cela utiliser ESET AV

Remover qui simplifie la désinstallation.

16

Page 17

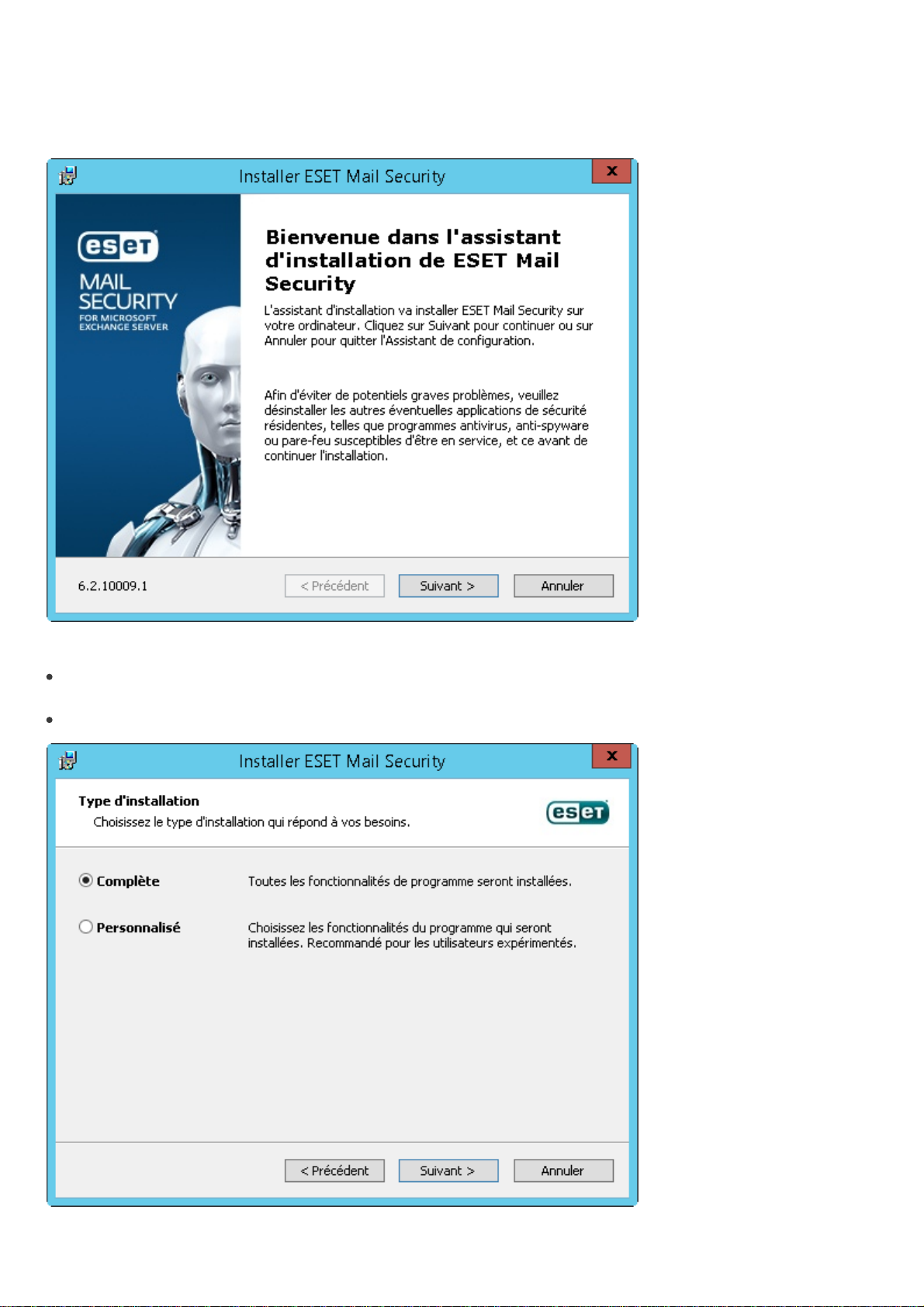

3.1 Étapes d'installation d'ESET Mail Security

Suivez ces étapes pour installer ESET Mail Security à l'aide de l'assistant d'installation :

Une fois les termes du CLUF acceptés, sélectionnez l'un des types d'installation suivants :

Complète : permet d'installer toutes les fonctionnalités d'ESET Mail Security. Il s'agit du type d'installation

recommandé.

Personnalisée : permet de sélectionner les fonctionnalités d'ESET Mail Security à installer sur votre système.

17

Page 18

Installation complète :

Également appelée installation intégrale. Tous les composants ESET Mail Security sont installés. Vous êtes invité à

sélectionner l'emplacement d'installation d'ESET Mail Security. Par défaut, le programme s'installe dans le dossier C:

\Program Files\ESET\ESET Mail Security. Cliquez sur Parcourir pour changer d'emplacement (non recommandé).

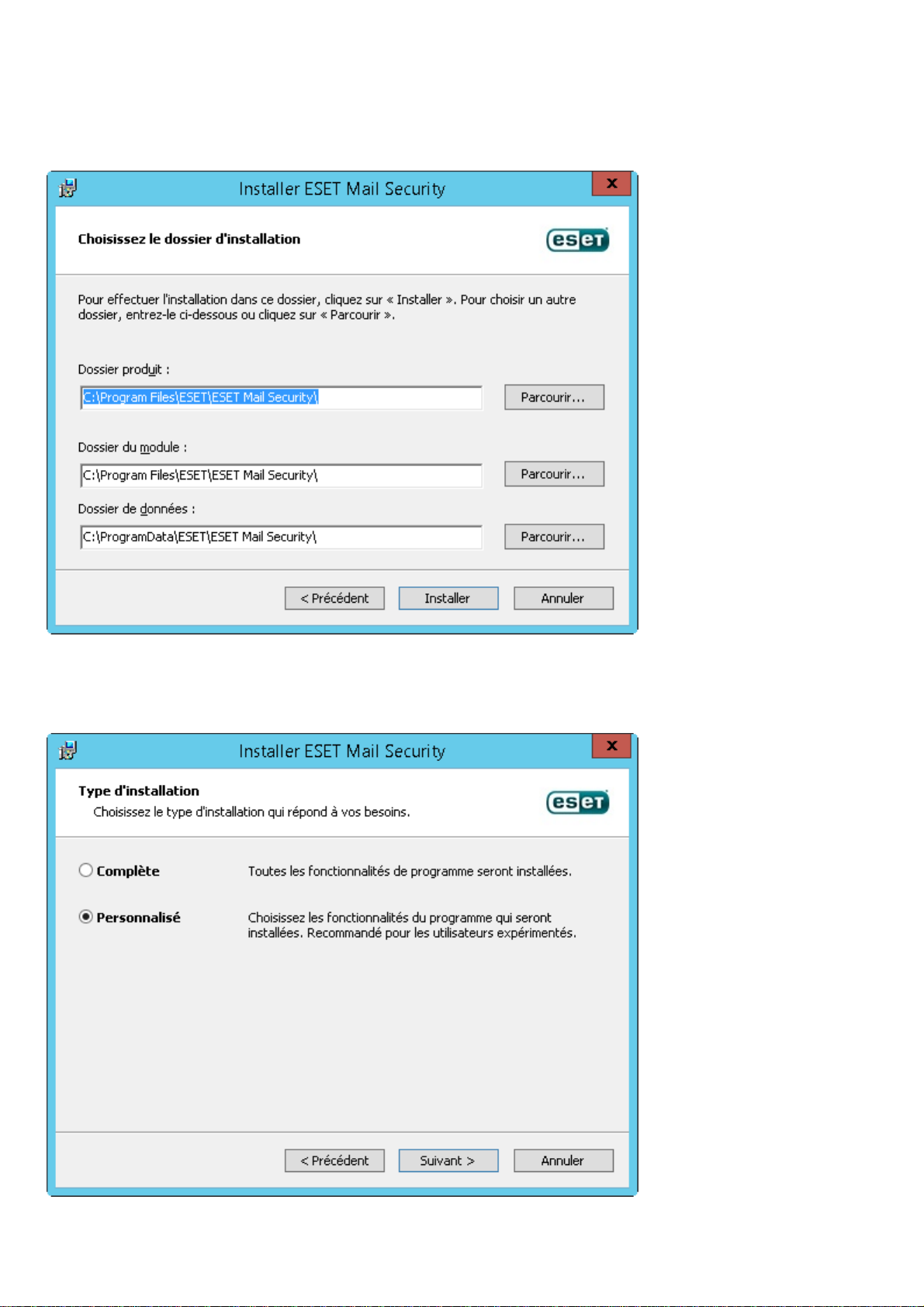

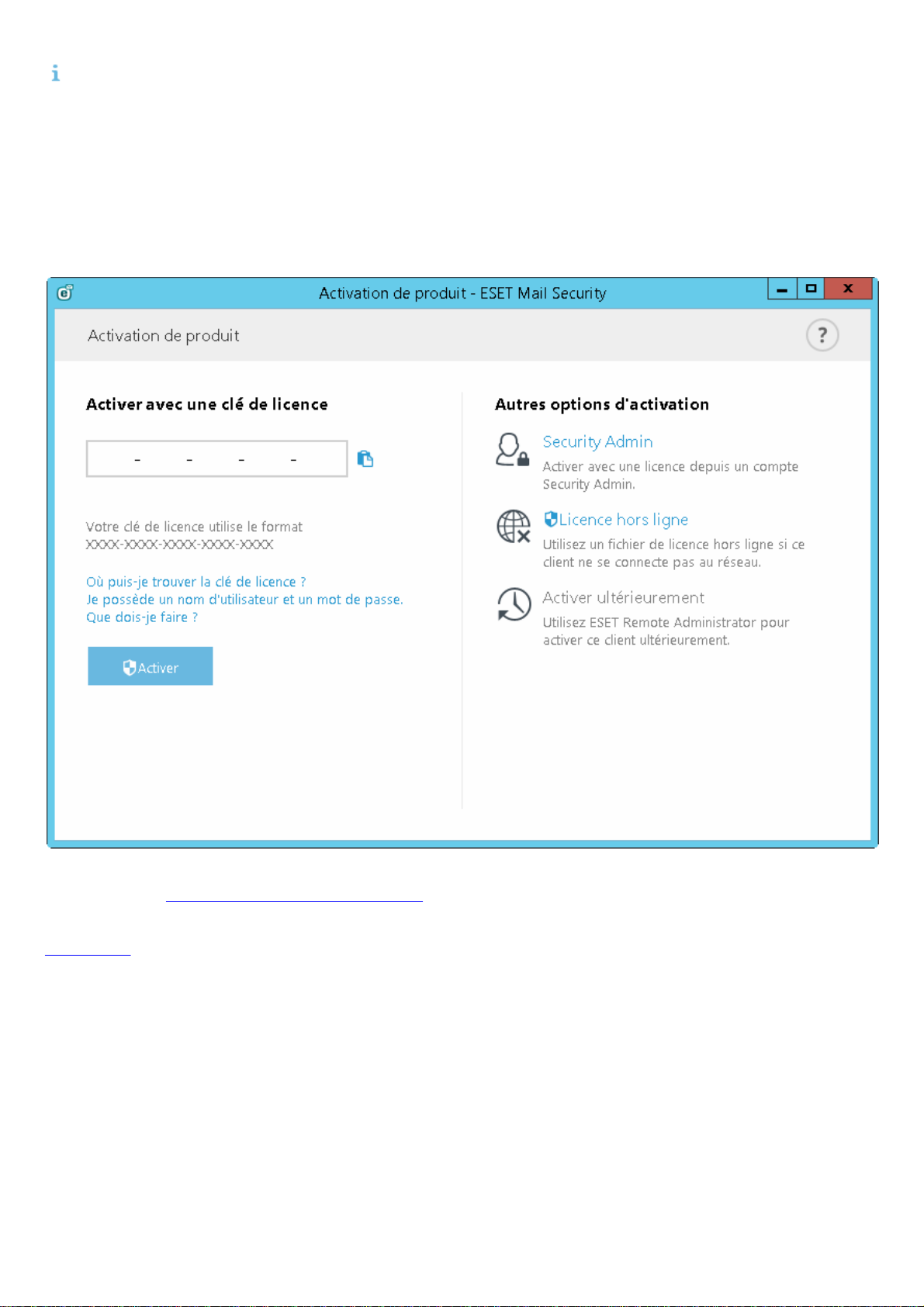

Installation personnalisée :

Ce type d'installation permet de sélectionner les fonctionnalités à installer. Il s'avère utile lorsque vous souhaitez

personnaliser ESET Mail Security et installer uniquement les composants dont vous avez besoin.

Vous pouvez ajouter ou supprimer des composants inclus dans l'installation. Pour ce faire, exécutez le fichier

d'installation .msi que vous avez utilisé lors de l'installation initiale ou accédez à Programmes et fonctionnalités

18

Page 19

(accessible à partir du Panneau de configuration Windows), cliquez avec le bouton droit sur ESET Mail Security, puis

sélectionnez Modifier. Suivez ces étapes pour ajouter ou supprimer des composants.

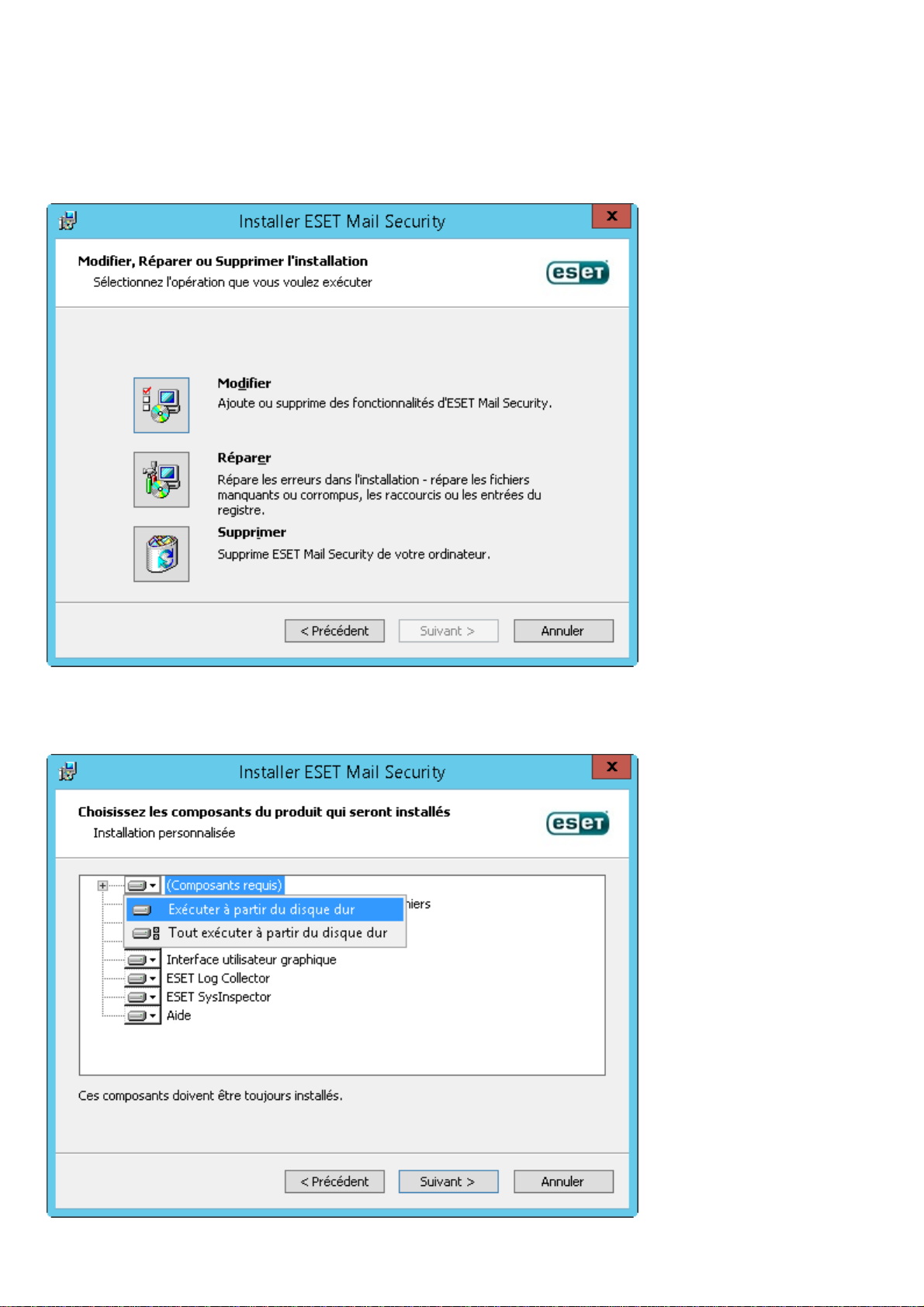

Procédure de modification des composants (Ajouter/supprimer), réparation et suppression :

Trois options sont disponibles : Vous pouvez modifier les composants installés, réparer votre installation d'ESET

Mail Security ou la supprimer (désinstaller) entièrement.

Si vous sélectionnez l'option Modifier, la liste des composants disponibles s'affiche. Choisissez les composants à

ajouter ou à supprimer. Vous pouvez ajouter/supprimer simultanément plusieurs composants. Cliquez sur le

composant et sélectionnez une option dans le menu déroulant :

Après avoir sélectionné une option, cliquez sur Modifier pour effectuer les modifications.

19

Page 20

REMARQUE : vous pouvez modifier à tout moment les composants installés en exécutant le programme

d'installation. Pour la plupart des composants, un redémarrage du serveur n'est pas nécessaire pour prendre en

compte la modification. L'interface utilisateur redémarre et seuls les composants que vous avez choisi d'installer

sont visibles. Pour les composants qui nécessitent un redémarrage du serveur, Windows Installer vous demande de

redémarrer le serveur. Les nouveaux composants seront disponibles une fois que le serveur sera en ligne.

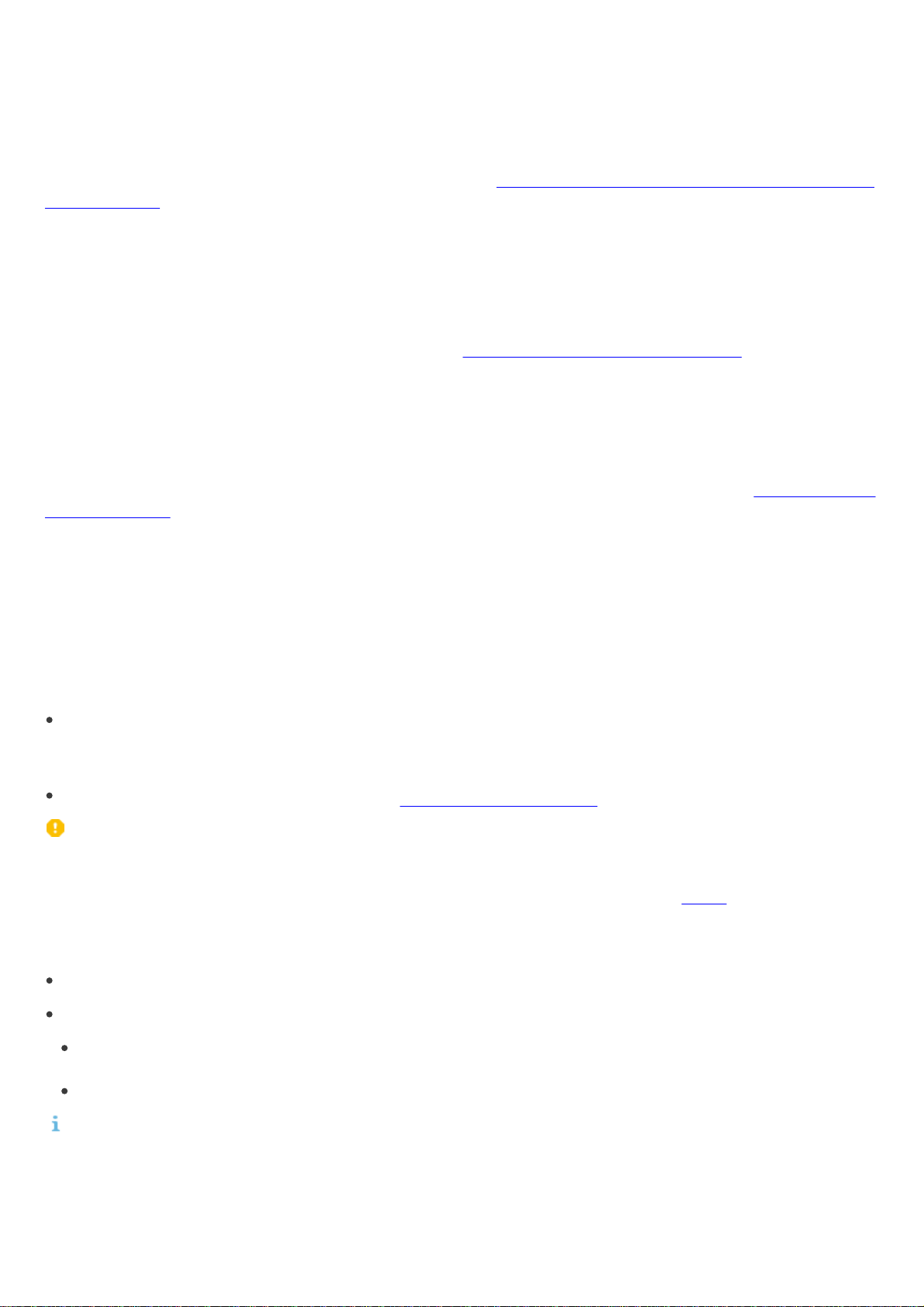

3.2 Activation du produit

Une fois l'installation terminée, vous êtes invité à activer le produit.

Sélectionnez l'une des méthodes disponibles pour activer ESET Mail Security. Pour plus d'informations, reportezvous à la section Comment activer ESET Mail Security.

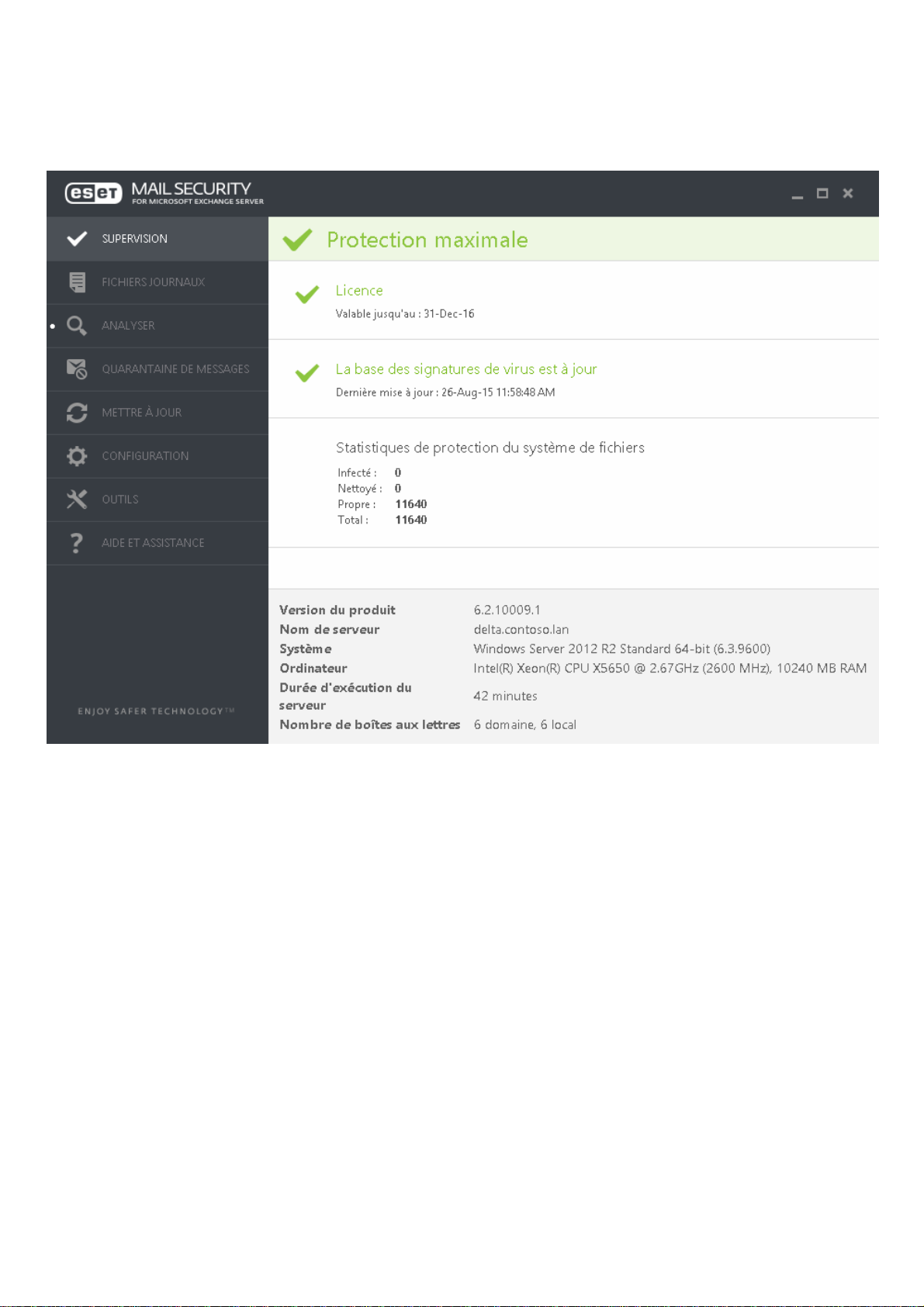

Une fois ESET Mail Security activé, la fenêtre principale du programme s'ouvre et affiche l'état actuel dans la page

Supervision.

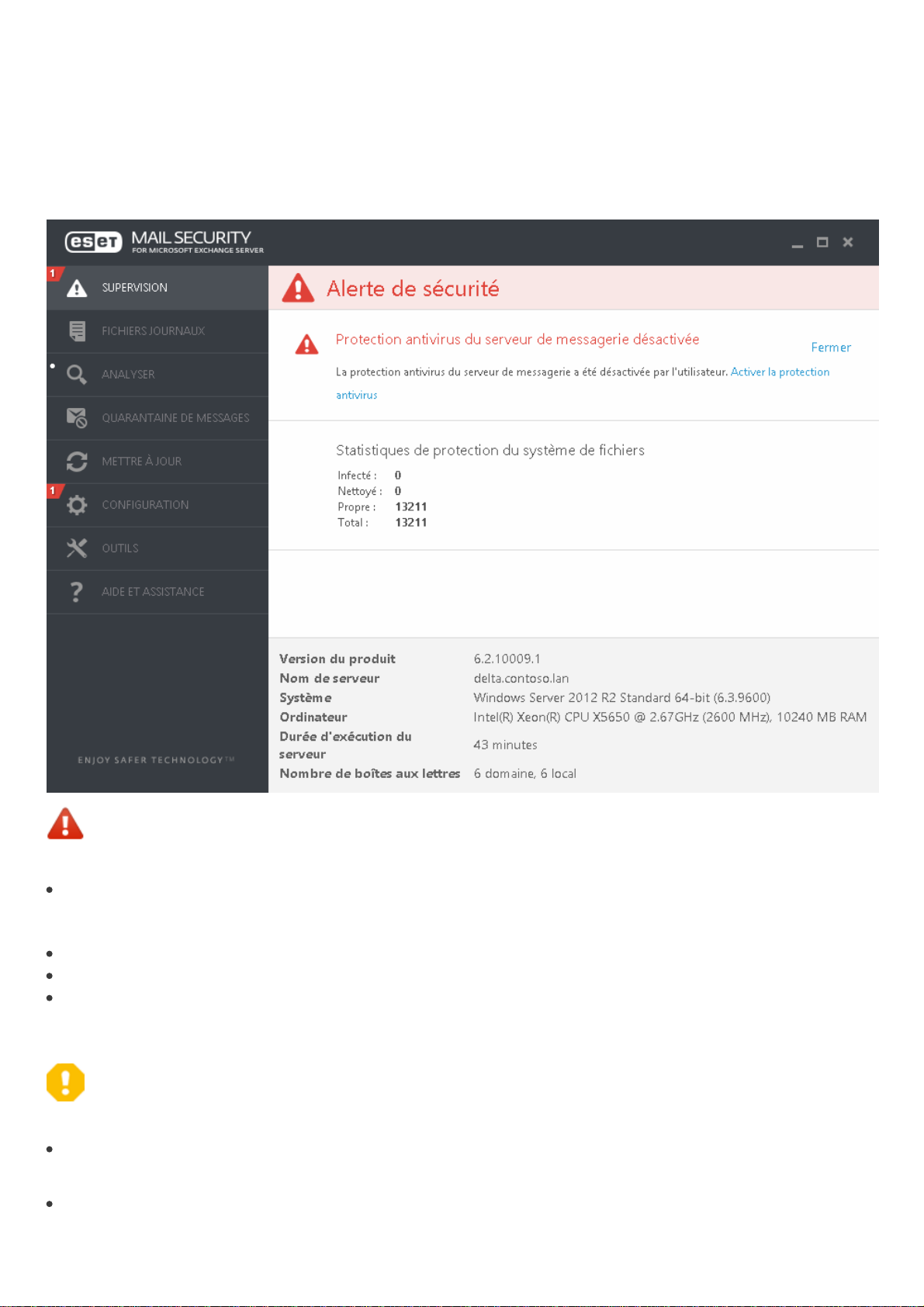

La fenêtre principale du programme affiche également des notifications sur d'autres éléments tels que les mises à

jour du système (Windows Update) ou les mises à jour de la base des signatures de virus. Lorsque vous avez

répondu à tous ces points, l'état de surveillance devient vert et indique Protection maximale.

20

Page 21

3.3 Terminal Server

Si vous installez ESET Mail Security sur un serveur Windows Server agissant comme Terminal Server, vous

souhaiterez peut-être désactiver l'interface utilisateur graphique ESET Mail Security afin d'empêcher son démarrage

à chaque connexion de l'utilisateur. Reportez-vous à la section Désactivation de l'interface utilisateur graphique sur

Terminal Server pour accéder aux étapes de désactivation.

3.4 ESET AV Remover

Pour supprimer/désinstaller un logiciel antivirus tiers de votre système, nous vous recommandons d'utiliser ESET

AV Remover. Pour ce faire, procédez comme suit :

1. Téléchargez ESET AV Remover à partir du site Web ESET Page de téléchargement des utilitaires.

2. Cliquez sur I accept, start search (J'accepte, lancer la recherche) pour accepter le contrat de l'utilisateur final

(CLUF) et démarrer la recherche sur le système.

3. Cliquez sur Launch uninstaller (Lancer le programme de désinstallation) pour supprimer le logiciel antivirus

installé.

Pour obtenir la liste des logiciels antivirus tiers qu'ESET AV Remover peut supprimer, consultez cet article de la base

de connaissances.

3.5 Mise à niveau vers une version plus récente

Les nouvelles versions d'ESET Mail Security offrent des améliorations ou apportent des solutions aux problèmes que

les mises à jour automatiques des modules ne peuvent pas résoudre. Il est possible d'effectuer une mise à niveau à

partir d'anciennes versions d'ESET Mail Security (versions 4.5 et antérieure), même s'il s'agit d'une mise à niveau

vers une architecture différente. Vous disposez de deux méthodes pour effectuer la mise à niveau vers une version

plus récente :

Manuellement, en téléchargeant la nouvelle version et en l'installant sur la version existante. Exécutez le

programme d'installation et effectuez une installation de la manière habituelle. ESET Mail Security transfère

automatiquement la configuration existante, avec toutefois quelques exceptions (voir la remarque ci-dessous).

À distance, dans un environnement réseau, via ESET Remote Administrator.

Important : certaines exceptions s'appliquent lors de la mise à niveau : tous les paramètres ne sont pas

conservés, notamment les règles. En effet, les règles ont été entièrement reconçues dans ESET Mail Security 6 avec

une approche différente. Les règles des versions précédentes d'ESET Mail Security ne sont pas compatibles avec

celles d'ESET Mail Security version 6. Il est recommandé de configurer manuellement les règles, ce qui peut

également vous aider.

Vous trouverez ci-dessous la liste des paramètres qui sont conservés des versions précédentes d'ESET Mail Security:

Configuration générale d'ESET Mail Security

Paramètres de protection antispam

Tous les paramètres identiques dans les versions précédentes ; les nouveaux paramètres utilisent les valeurs

par défaut.

Listes blanches et noires

REMARQUE : une fois le produit ESET Mail Security mis à niveau, il est recommandé d'examiner tous les

paramètres pour vérifier qu'ils sont correctement configurés et qu'ils répondent à vos besoins.

21

Page 22

3.6 Rôles Exchange Server - Comparaison entre Edge et Hub

Par défaut, les fonctionnalités antispam sont désactivées sur les serveurs de transport Edge et Hub. Cette

configuration est à privilégier dans une organisation Exchange avec serveur de transport Edge. Il est recommandé

que le serveur de transport Edge exécute le filtrage antispam ESET Mail Security sur les messages avant leur

transmission dans l'organisation Exchange.

Le rôle Edge reste toutefois l'emplacement privilégié de l'analyse antispam, car il permet à ESET Mail Security de

rejeter les courriers indésirables dans les premières phases du processus sans charger inutilement les couches

réseau. Dans cette configuration, les messages entrants sont filtrés par ESET Mail Security sur le serveur de transport

Edge, afin qu'ils puissent être envoyés en toute sécurité au serveur de transport Hub sans nécessiter de filtrage

supplémentaire.

Si votre organisation n'utilise pas de serveur de transport Edge et ne dispose que d'un serveur de transport Hub, il

est recommandé d'activer les fonctionnalités antispam de ce dernier qui reçoit via SMTP les messages entrants

provenant d'Internet.

3.7 Rôles Exchange Server 2013

L'architecture d'Exchange Server 2013 est différente de celle des versions précédentes de Microsoft Exchange.

Depuis la version Exchange 2013, la mise à jour cumulative CU4 (qui correspond en fait au SP1 d'Exchange 2013) a

réintroduit le rôle de serveur de transport Edge.

Si vous comptez protéger Microsoft Exchange 2013 avec ESET Mail Security, veillez à installer ESET Mail Security sur

un système exécutant Microsoft Exchange 2013 avec le rôle de serveur de messagerie ou de transport Edge.

Il existe toutefois une exception si vous envisagez d'installer ESET Mail Security sur Windows SBS (Small Business

Server) ou si Microsoft Exchange 2013 est installé sur un serveur avec plusieurs rôles. Dans ce cas, tous les rôles

Exchange s'exécutent sur un même serveur. Par conséquent, ESET Mail Security offre une protection complète qui

comprend les serveurs de messagerie.

Si vous installez ESET Mail Security sur un système exécutant uniquement le rôle de serveur d'accès au client

(serveur CAS dédié), les fonctionnalités les plus importantes de ESET Mail Security sont désactivées, notamment

celles de serveur de messagerie. Dans ce cas, seuls la protection en temps réel du système de fichiers et certains

composants appartenant à la protection de l'ordinateur fonctionnent. Les serveurs de messagerie ne sont donc pas

protégés. Pour cette raison, il n'est pas recommandé d'installer ESET Mail Security sur un serveur avec le rôle de

serveur d'accès au client. Cela ne s'applique pas à Windows SBS (Small Business Server) et Microsoft Exchange avec

plusieurs rôles sur un même serveur, comme indiqués plus haut.

REMARQUE: en raison des restrictions techniques de Microsoft Exchange 2013, ESET Mail Security ne prend pas en

charge le rôle de serveur d'accès au client (CAS). Cela ne s'applique pas à Windows SBS (Small Business Server) et

Microsoft Exchange 2013 installé sur un serveur avec tous les rôles de serveur. Dans ce cas, vous pouvez exécuter

ESET Mail Security avec le rôle de serveur d'accès au client sur le serveur, car le serveur de messagerie et le serveur

de transport Edge sont protégés.

3.8 Connecteur POP3 et protection antispam

Les versions de Microsoft Windows Small Business Server (SBS) contiennent un connecteur POP3 intégré natif qui

permet au serveur de récupérer les messages électroniques des serveurs POP3 externes. La mise en œuvre de ce

connecteur POP3 natif de Microsoft varie selon la version de Microsoft Windows Small Business Server.

ESET Mail Security prend en charge le connecteur POP3 de Microsoft SBS, à condition qu'il soit configuré

correctement. Les messages téléchargés via le connecteur POP3 de Microsoft sont analysés pour rechercher la

présence de courrier indésirable. La protection antispam de ces messages est possible, car le connecteur POP3

transfère les messages électroniques d'un compte POP3 vers Microsoft Exchange Server via SMTP.

ESET Mail Security a été testé avec des services de messagerie courants, tels que Gmail.com, Outlook.com,

Yahoo.com, Yandex.com et gmx.de, sur les systèmes SBS suivants :

22

Page 23

Microsoft Windows Small Business Server 2003 R2

Microsoft Windows Small Business Server 2008

Microsoft Windows Small Business Server 2011

Important : si vous utilisez le connecteur POP3 intégré de Microsoft SBS et si tous les messages électroniques

sont analysés pour rechercher la présence de courrier électronique, accédez à Configuration avancée, Serveur >

Protection du transport des messages > Paramètres avancés. Pour le paramètre Analyser également les messages

reçus des connexions authentifiées ou internes, sélectionnez Analyser par protection antivirus et antispyware dans

la liste déroulante. La protection antispam est ainsi assurée pour les messages récupérés des comptes POP3.

Vous pouvez également utiliser un connecteur POP3 tiers tel que P3SS (au lieu du connecteur POP3 intégré de

Microsoft SBS). ESET Mail Security a été testé sur les systèmes suivants (avec le connecteur P3SS récupérant les

messages de Gmail.com, Outlook.com, Yahoo.com, Yandex.com et gmx.de) :

Microsoft Windows Small Business Server 2003 R2

Microsoft Windows Server 2008 avec Exchange Server 2007

Microsoft Windows Server 2008 R2 avec Exchange Server 2010

Microsoft Windows Server 2012 R2 avec Exchange Server 2013

23

Page 24

4. Guide du débutant

Ce chapitre présente ESET Mail Security, les principaux éléments du menu, les fonctionnalités et les paramètres de

base.

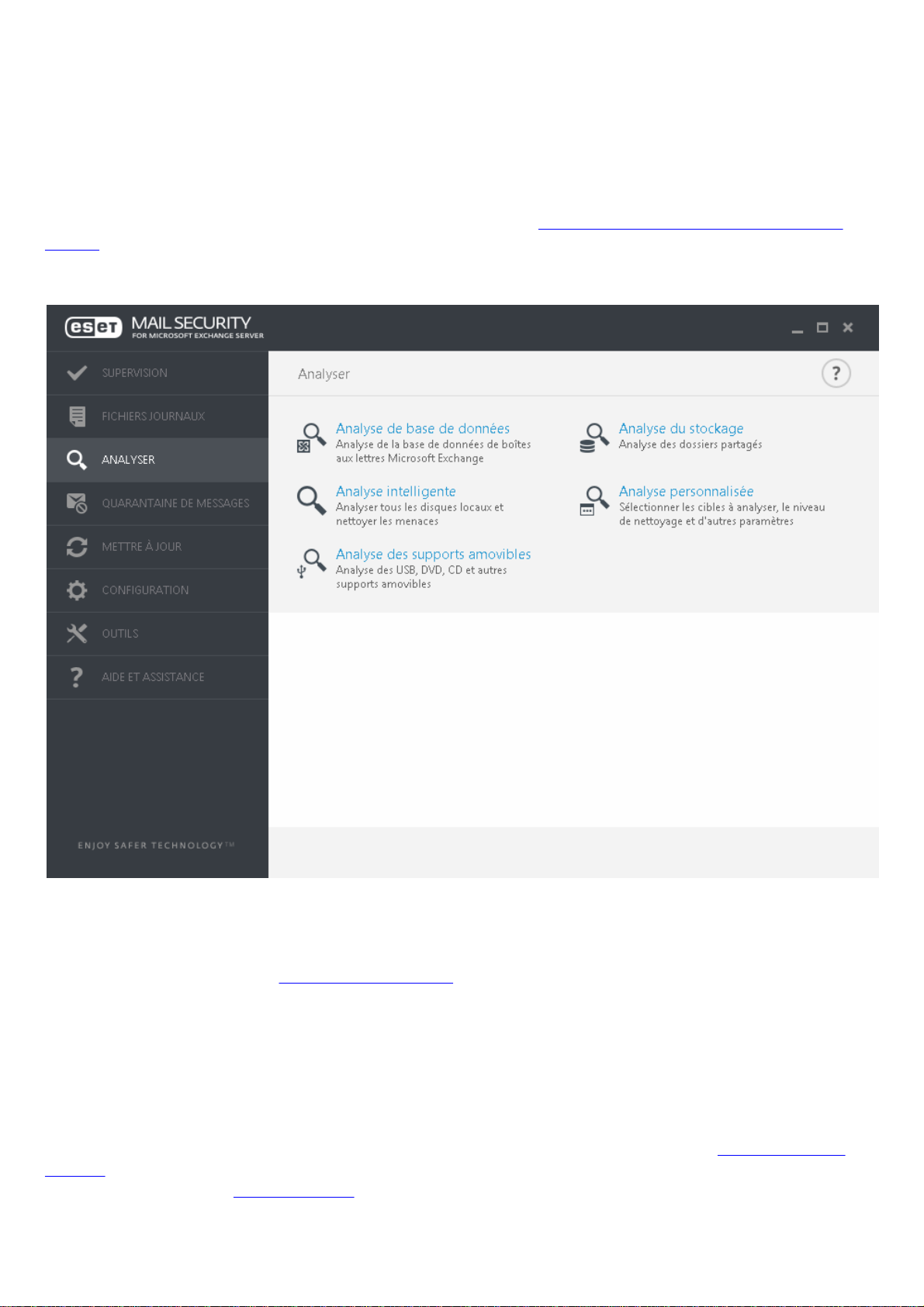

4.1 Interface utilisateur

La fenêtre principale d'ESET Mail Security est divisée en deux sections principales. La fenêtre principale de droite

affiche les informations correspondant à l'option sélectionnée dans le menu principal à gauche.

Les différentes sections du menu principal sont décrites ci-dessous :

Supervision - Fournit des informations sur l'état de protection d'ESET Mail Security, la validité de la licence, la

dernière mise à jour de la base des signatures de virus, les statistiques et les informations système.

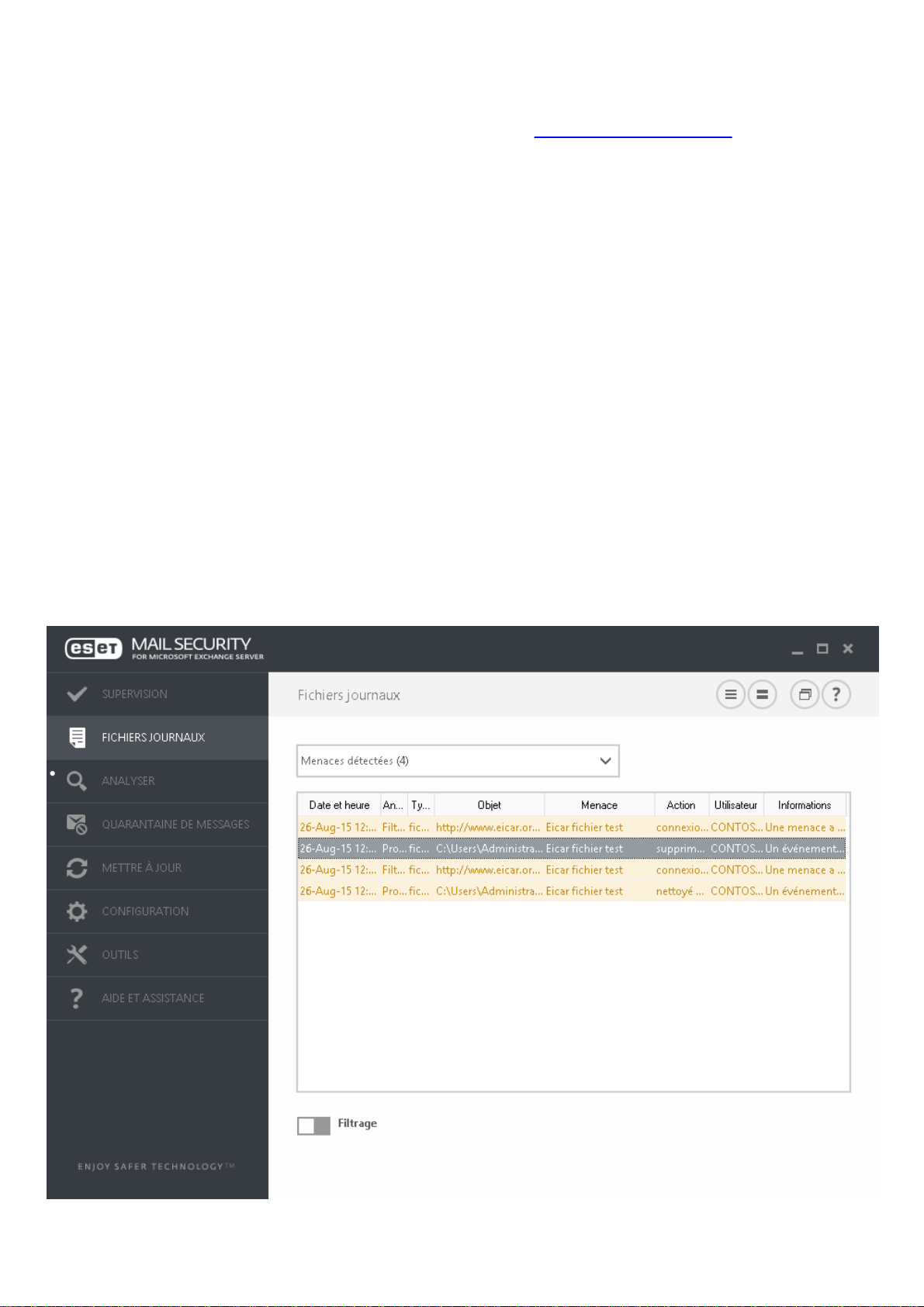

Fichiers journaux - Permettent d'accéder aux fichiers journaux qui contiennent des informations sur tous les