Page 1

ESET Internet Security

Guide de l'utilisateur

Cliquez ici pour afficher la version de l'aide en ligne de ce document

Page 2

Copyright © 2019 par ESET, spol. s r.o.

ESET Internet Security a été développé par ESET, spol. s r.o.

Pour plus d'informations, visitez www.eset.com.

Tous droits réservés. Aucune partie de cette documentation ne peut être reproduite, stockée dans un système

d'archivage ou transmise sous quelque forme ou par quelque moyen que ce soit, électronique, mécanique,

photocopie, enregistrement, numérisation ou autre sans l'autorisation écrite de l'auteur.

ESET, spol. s r.o. se réserve le droit de modifier les applications décrites sans préavis.

Service client : www.eset.com/support

RÉV. 29/10/2019

Page 3

1 ESET Internet Security 1 ............................................................................................................................

1.1 Nouveautés de cette version 2 .................................................................................................................

1.2 Quel produit est installé sur mon ordinateur ? 3 ..................................................................................

1.3 Configuration système 4 ............................................................................................................................

1.4 Prévention 4 ................................................................................................................................................

1.5 Pages d'aide 5 .............................................................................................................................................

2 Installation 6 .....................................................................................................................................................

2.1 Live installer 7 .............................................................................................................................................

2.2 Installation hors connexion 8 ...................................................................................................................

2.3 Activation de produit 9 ..............................................................................................................................

2.3.1 Saisie de la clé de licence pendant l'activation 10 ................................................................................................

2.3.2 Utiliser le Gestionnaire de licences 10 ...............................................................................................................

2.3.3 Activer la licence d'essai 11 ...........................................................................................................................

2.3.4 Clé de licence ESET gratuite 11 .......................................................................................................................

2.4 Problèmes d'installation courants 12 ......................................................................................................

2.4.1 Échec de l'activation 12 ................................................................................................................................

2.5 Première analyse après l'installation 12 .................................................................................................

2.6 Mise à niveau vers une nouvelle version 13 ...........................................................................................

2.7 Recommandation d'un produit ESET à un ami 13 ..................................................................................

3 Guide du débutant 14 ..................................................................................................................................

3.1 Fenêtre principale de l'application 14 .....................................................................................................

3.2 Mises à jour 17 ............................................................................................................................................

3.3 Configurer d'autres outils de sécurité ESET 18 ......................................................................................

3.4 Configuration de la zone Fiable 18 ..........................................................................................................

3.5 Antivol 19 .....................................................................................................................................................

3.6 Outils du contrôle parental 20 ..................................................................................................................

4 Utilisation d'ESET Internet Security 20 ..............................................................................................

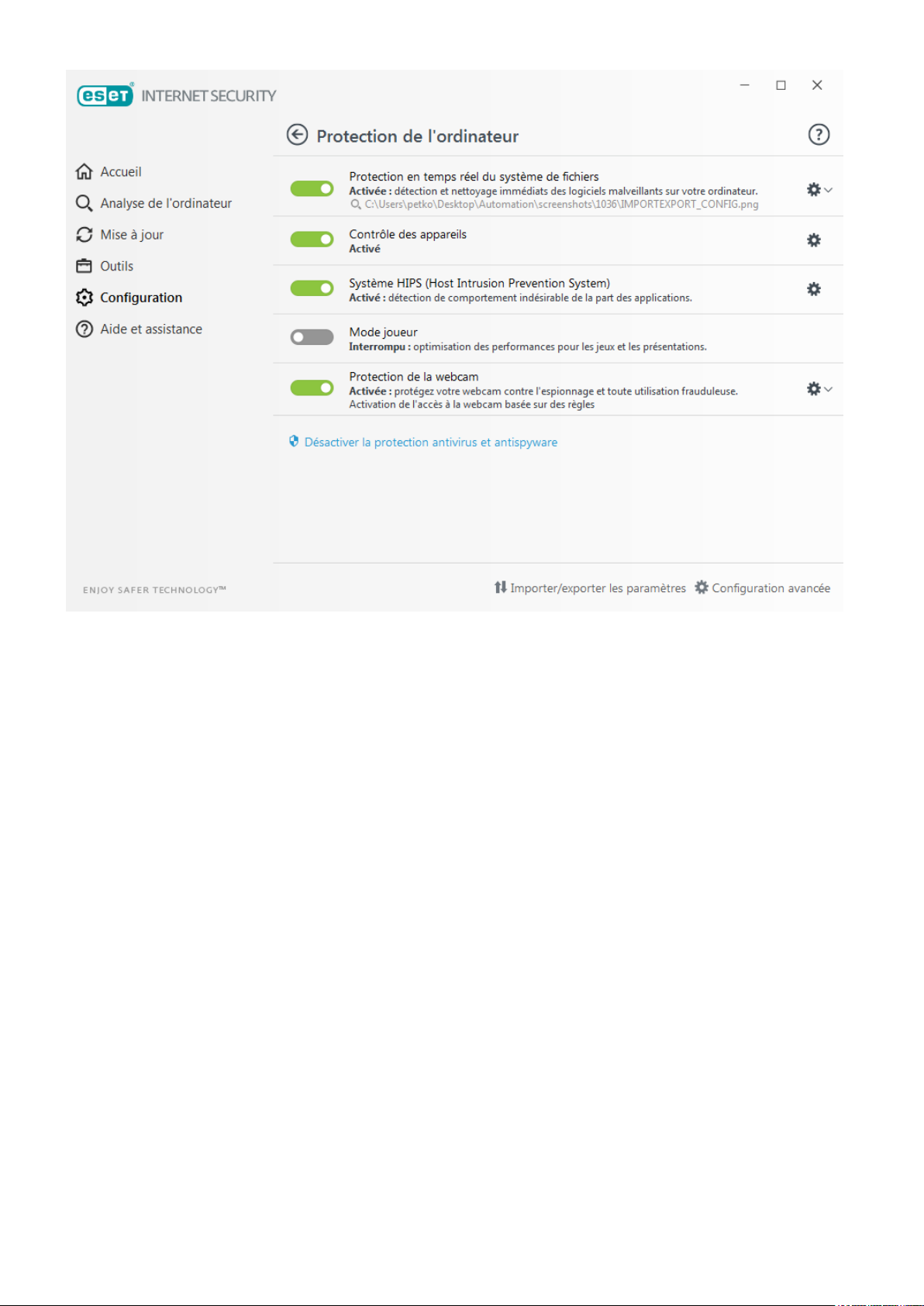

4.1 Protection de l'ordinateur 22 ....................................................................................................................

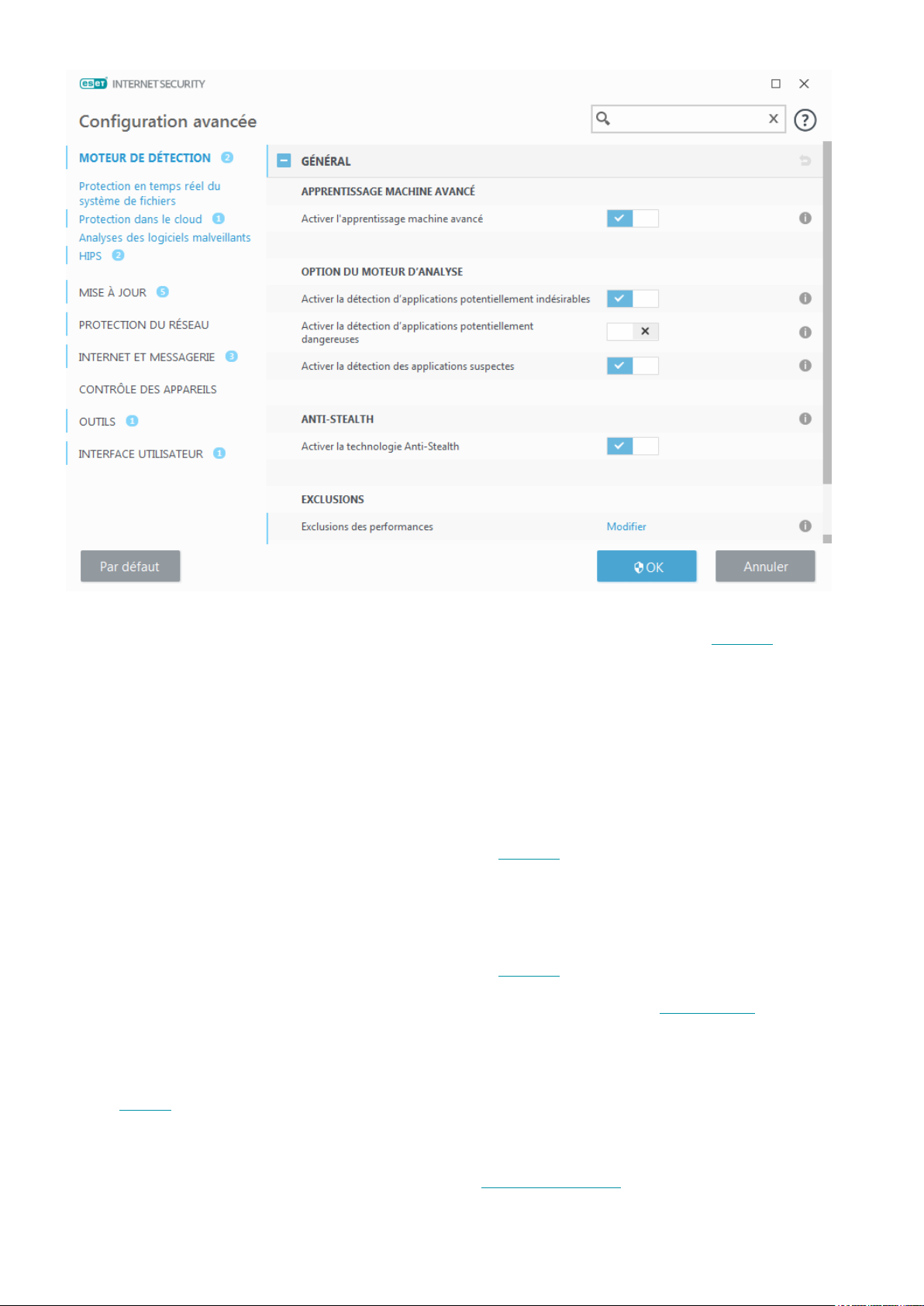

4.1.1 Moteur de détection 23 .................................................................................................................................

4.1.1.1 Protection en temps réel du système de fichiers 25 ...........................................................................................

4.1.1.1.1 Autres paramètres ThreatSense 26 .............................................................................................................

4.1.1.1.2 Niveaux de nettoyage 26 ..........................................................................................................................

4.1.1.1.3 Quand faut-il modifier la configuration de la protection en temps réel 27 ..............................................................

4.1.1.1.4 Vérification de la protection en temps réel 27 ................................................................................................

4.1.1.1.5 Que faire si la protection en temps réel ne fonctionne pas ? 27 ...........................................................................

4.1.1.1.6 Exclusions des processus 28 ......................................................................................................................

4.1.1.1.6 Ajouter ou modifier des exclusions de processus 29 .........................................................................................

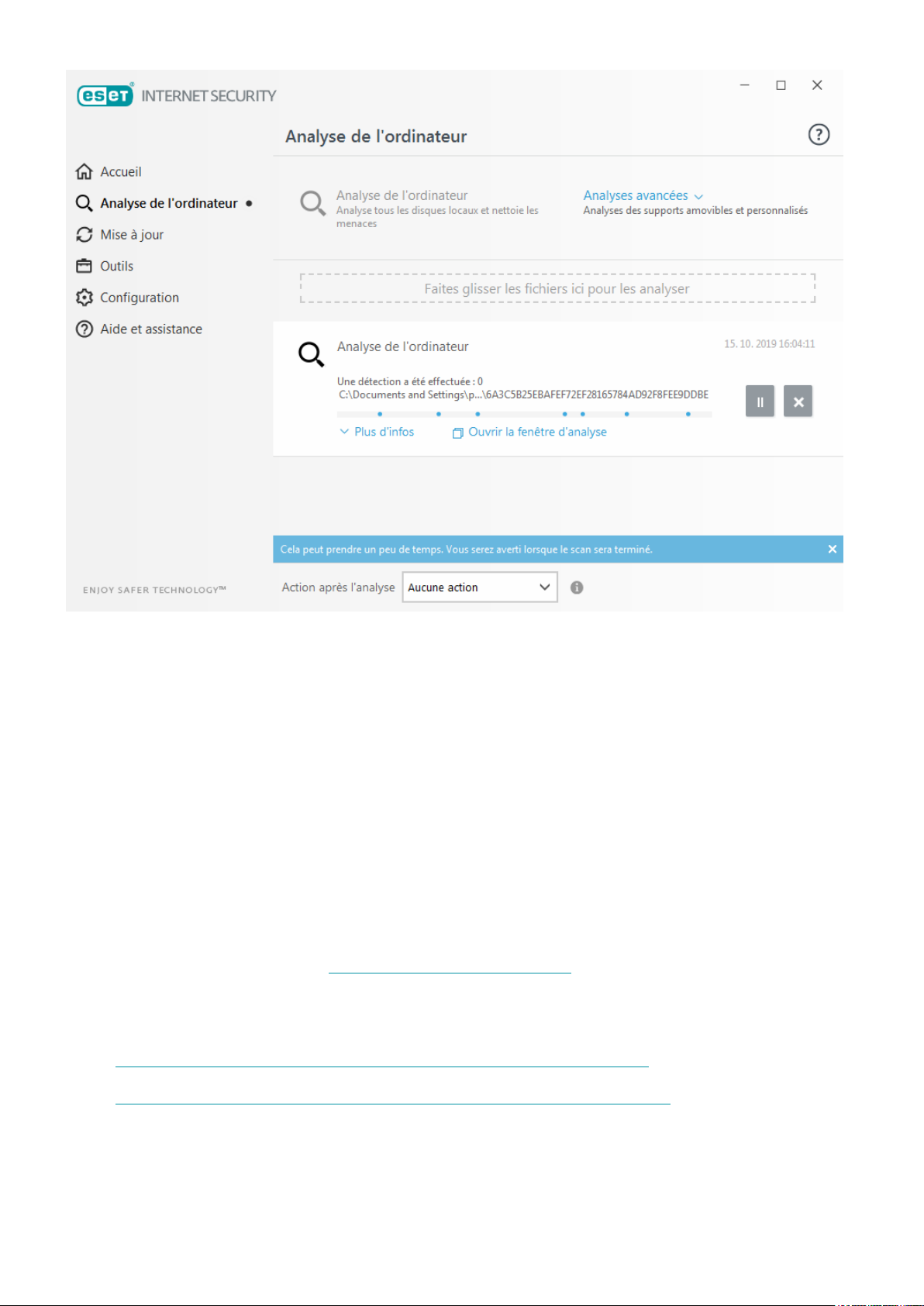

4.1.1.2 Analyse d’ordinateur 29 ..............................................................................................................................

4.1.1.2.1 Lanceur d'analyses personnalisées 31 ..........................................................................................................

4.1.1.2.2 Progression de l'analyse 32 .......................................................................................................................

4.1.1.2.3 Journal d'analyse de l'ordinateur 33 .............................................................................................................

4.1.1.2.4 Analyses des logiciels malveillants 34 ..........................................................................................................

4.1.1.2.4 Analyse en cas d'inactivité 34 ....................................................................................................................

4.1.1.2.4 Profils d'analyse 34 .................................................................................................................................

4.1.1.2.4 Cibles à analyser 35 ................................................................................................................................

4.1.1.2.4 Options d'analyse avancées 35 ..................................................................................................................

4.1.1.3 Analyse au démarrage 36 ...........................................................................................................................

4.1.1.3.1 Vérification automatique des fichiers de démarrage 36 ....................................................................................

4.1.1.4 Exclusions des performances 36 ...................................................................................................................

4.1.1.4.1 Ajout ou modification d'une exclusion de performances 37 ................................................................................

4.1.1.4.2 Format d'exclusion de chemin 39 ................................................................................................................

4.1.1.5 Exclusions des détections 40 .......................................................................................................................

4.1.1.6 Paramètres ThreatSense 42 .........................................................................................................................

4.1.1.6.1 Extensions de fichier exclues de l'analyse 45 .................................................................................................

4.1.1.7 Une infiltration est détectée 45 .....................................................................................................................

Page 4

4.1.1.8 Supports amovibles 48 ...............................................................................................................................

4.1.1.9 Protection des documents 48 .......................................................................................................................

4.1.2 Contrôle de périphérique 49 ...........................................................................................................................

4.1.2.1 Éditeur de règles de contrôle de périphérique 50 ..............................................................................................

4.1.2.1.1 Périphériques détectés 50 ........................................................................................................................

4.1.2.2 Groupe de périphériques 51 ........................................................................................................................

4.1.2.3 Ajout de règles de contrôle de périphérique 51 .................................................................................................

4.1.2.4 Éditeur des règles de protection de la Webcam 53 .............................................................................................

4.1.3 Système HIPS 54 .........................................................................................................................................

4.1.3.1 Fenêtre interactive HIPS 55 .........................................................................................................................

4.1.3.1.1 Comportement de rançongiciel potentiel détecté 57 ........................................................................................

4.1.3.2 Gestion des règles HIPS 58 ..........................................................................................................................

4.1.3.2.1 Paramètres de règle HIPS 58 .....................................................................................................................

4.1.3.2.2 Ajouter le chemin de l'application/du registre pour HIPS 61 ................................................................................

4.1.3.3 Exclusions HIPS 61 ....................................................................................................................................

4.1.3.4 Configuration avancée de HIPS 61 .................................................................................................................

4.1.3.4.1 Pilotes dont le chargement est toujours autorisé 62 .........................................................................................

4.1.4 Mode joueur 62 ...........................................................................................................................................

4.2 Protection Internet 63 ................................................................................................................................

4.2.1 Filtrage des protocoles 64 .............................................................................................................................

4.2.1.1 Web et clients de messagerie 64 ...................................................................................................................

4.2.1.2 Applications exclues 65 ..............................................................................................................................

4.2.1.3 Adresses IP exclues 65 ...............................................................................................................................

4.2.1.3.1 Ajouter une adresse IPv4 66 ......................................................................................................................

4.2.1.3.2 Ajouter une adresse IPv6 66 ......................................................................................................................

4.2.1.4 SSL/TLS 66 ..............................................................................................................................................

4.2.1.4.1 Certificats 67 .........................................................................................................................................

4.2.1.4.1 Trafic réseau chiffré 68 ............................................................................................................................

4.2.1.4.2 Liste des certificats connus 68 ...................................................................................................................

4.2.1.4.3 Liste des applications filtrées par le protocole SSL/TLS 69 .................................................................................

4.2.2 Protection du client de messagerie 69 ..............................................................................................................

4.2.2.1 Protocoles de messagerie 70 .......................................................................................................................

4.2.2.2 Notifications et alertes sur les e-mails 72 ........................................................................................................

4.2.2.3 Intégration aux clients de messagerie 72 ........................................................................................................

4.2.2.3.1 Configuration de la protection du client de messagerie 73 .................................................................................

4.2.2.4 Filtre POP3, POP3S 73 ................................................................................................................................

4.2.2.5 Protection antipourriel 74 ............................................................................................................................

4.2.2.5.1 Carnets d’adresses antispam 75 .................................................................................................................

4.2.2.5.2 Liste noire/Liste blanche/Liste d'exceptions 76 ...............................................................................................

4.2.2.5.2 Ajouter/modifier une adresse dans les listes noire/blanche/des exceptions 76 ........................................................

4.2.3 Protection de l’accès Web 77 ..........................................................................................................................

4.2.3.1 Configuration avancée de la protection de l'accès web 78 ...................................................................................

4.2.3.2 Protocoles Web 78 ....................................................................................................................................

4.2.3.3 Gestion d'adresse URL 78 ...........................................................................................................................

4.2.3.3.1 Liste des adresses URL 79 ........................................................................................................................

4.2.3.3.2 Création d'une liste d'adresses URL 80 .........................................................................................................

4.2.3.3.3 Ajout d'un masque d'URL 81 ......................................................................................................................

4.2.4 Protection antihameçonnage 81 ......................................................................................................................

4.3 Protection du réseau 82 .............................................................................................................................

4.3.1 Pare-feu 84 ................................................................................................................................................

4.3.1.1 Paramètres du mode d'apprentissage 85 ........................................................................................................

4.3.2 Profils du pare-feu 86 ...................................................................................................................................

4.3.2.1 Profils attribués aux cartes adaptateur réseau 87 ..............................................................................................

4.3.3 Détection de modification d'application 87 .........................................................................................................

4.3.3.1 Liste des applications exclues de la vérification 88 ............................................................................................

4.3.4 Configuration et utilisation des règles 88 ...........................................................................................................

4.3.4.1 Liste des règles du pare-feu 88 .....................................................................................................................

4.3.4.2 Ajout ou modification de règles du pare-feu 89 .................................................................................................

Page 5

4.3.4.2.1 Règle du pare-feu - Local 91 ......................................................................................................................

4.3.4.2.2 Règle du pare-feu - Distant 92 ...................................................................................................................

4.3.5 Configuration des zones 93 ............................................................................................................................

4.3.5.1 Zones de pare-feu 93 .................................................................................................................................

4.3.6 Protection contre les attaques réseau 94 ...........................................................................................................

4.3.6.1 Services autorisés et options avancées 94 .......................................................................................................

4.3.6.2 Règles IDS 97 ..........................................................................................................................................

4.3.6.3 Menace soupçonnée bloquée 99 ...................................................................................................................

4.3.6.4 Dépannage de la protection du réseau 100 .....................................................................................................

4.3.7 Réseaux connectés 100 ................................................................................................................................

4.3.7.1 Cartes adaptateur réseau 100 ......................................................................................................................

4.3.8 Réseaux connus 101 ....................................................................................................................................

4.3.8.1 Éditeur de réseaux connus 101 ....................................................................................................................

4.3.8.2 Authentification réseau - Configuration du serveur 105 .......................................................................................

4.3.9 Ajout temporaire d'une adresse IP à la liste noire 105 ...........................................................................................

4.3.10 Journal de pare-feu 106 ...............................................................................................................................

4.3.11 Établissement d'une connexion - détection 106 .................................................................................................

4.3.12 Résolution des problèmes liés au pare-feu ESET 107 ..........................................................................................

4.3.12.1 Assistant de dépannage 108 ......................................................................................................................

4.3.12.2 Consignation et création de règles ou d'exceptions à partir du journal 108 .............................................................

4.3.12.2.1 Créer une règle à partir du journal 108 .......................................................................................................

4.3.12.3 Création d'exceptions à partir des notifications du pare-feu personnel 108 .............................................................

4.3.12.4 Journalisation PCAP avancée 109 ................................................................................................................

4.3.12.5 Résolution des problèmes liés au filtrage des protocoles 109 ..............................................................................

4.4 Outils de sécurité 110 ................................................................................................................................

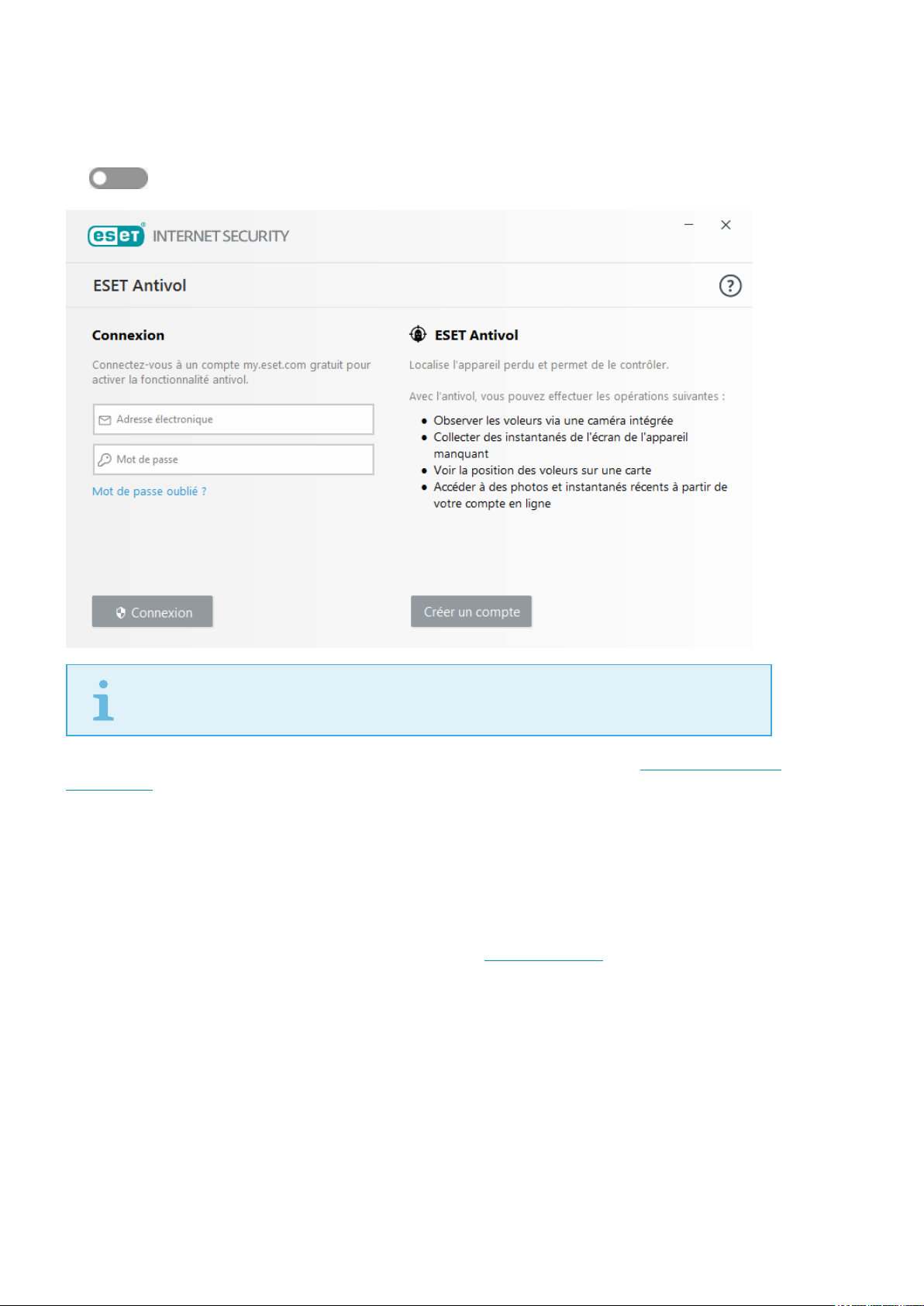

4.4.1 Présentation de ESET Antivol 110 ....................................................................................................................

4.4.1.1 Connexion avec votre compte my.eset.com 111 ...............................................................................................

4.4.1.1.1 Nom de l'ordinateur 111 ..........................................................................................................................

4.4.1.1.2 Ajout d'un nouveau périphérique - progression 111 .........................................................................................

4.4.1.1.3 Association du périphérique terminée 111 ....................................................................................................

4.4.1.1.4 Échec de l'ajout d'un nouveau périphérique 111 .............................................................................................

4.4.1.1.5 Désactiver Antivol 112 ............................................................................................................................

4.4.2 Protection des transactions bancaires 112 .........................................................................................................

4.4.2.1 Configuration avancée de la fonctionnalité Protection des transactions bancaires 112 ................................................

4.4.2.2 Sites Web protégés 112 .............................................................................................................................

4.4.3 Contrôle parental 113 ..................................................................................................................................

4.4.3.1 Catégories 115 ........................................................................................................................................

4.4.3.2 Exceptions de site Web 116 ........................................................................................................................

4.5 Mise à jour du programme 118 .................................................................................................................

4.5.1 Configuration des mises à jour 120 ..................................................................................................................

4.5.1.1 Paramètres avancés de mises à jour 122 ........................................................................................................

4.5.1.2 Mise à jour des composants du programme 123 ...............................................................................................

4.5.1.3 Options de connexion 124 ..........................................................................................................................

4.5.2 Comment créer des tches de mise à jour 124 .....................................................................................................

4.6 Outils 125 .....................................................................................................................................................

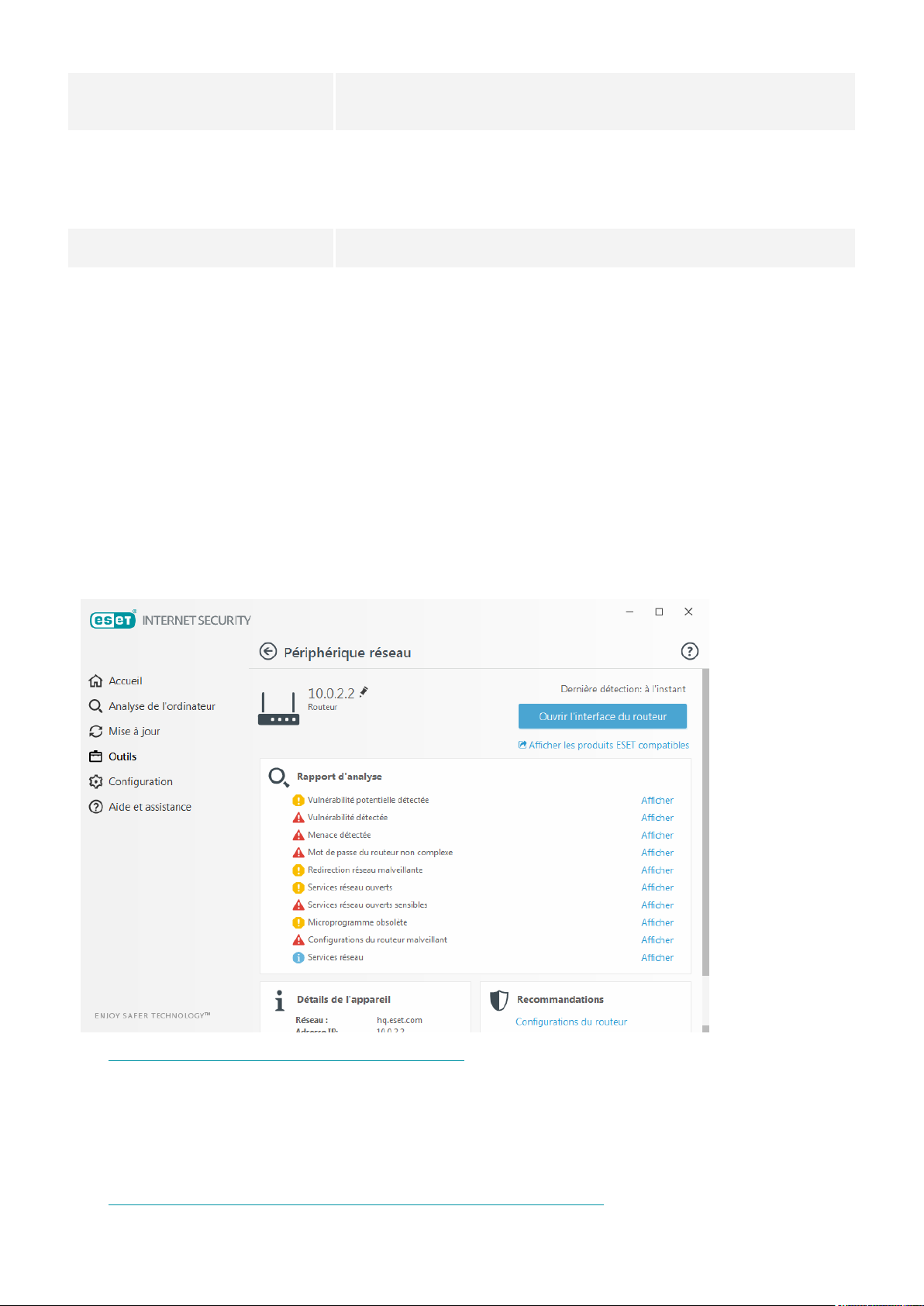

4.6.1 Surveillance des appareils connectés domestiques 125 .........................................................................................

4.6.1.1 Périphérique réseau dans Surveillance des appareils connectés domestiques 127 .....................................................

4.6.1.2 Notifications | Surveillance des appareils connectés domestiques 130 ....................................................................

4.6.2 Protection de la Webcam 130 .........................................................................................................................

4.6.3 Outils dans ESET Internet Security 130 .............................................................................................................

4.6.3.1 Fichiers journaux 131 ................................................................................................................................

4.6.3.1.1 Filtrage des journaux 132 .........................................................................................................................

4.6.3.1.2 Configuration de la consignation 133 ...........................................................................................................

4.6.3.2 Processus en cours 135 ..............................................................................................................................

4.6.3.3 Rapport sur la sécurité 136 .........................................................................................................................

4.6.3.4 Surveiller l'activité 138 ..............................................................................................................................

4.6.3.5 Connexions réseau 139 ..............................................................................................................................

4.6.3.6 ESET SysInspector 140 ...............................................................................................................................

Page 6

4.6.3.7 Planificateur 141 ......................................................................................................................................

4.6.3.8 Outil de nettoyage système 143 ...................................................................................................................

4.6.3.9 ESET SysRescue Live 144 ...........................................................................................................................

4.6.3.10 Protection dans le cloud 144 ......................................................................................................................

4.6.3.10.1 Fichiers suspects 146 ............................................................................................................................

4.6.3.11 Quarantaine 147 .....................................................................................................................................

4.6.3.12 Serveur proxy 148 ..................................................................................................................................

4.6.3.13 Notifications 149 .....................................................................................................................................

4.6.3.13.1 Notifications du Bureau 150 ....................................................................................................................

4.6.3.13.2 Notifications par e-mail 151 .....................................................................................................................

4.6.3.14 Sélectionner un échantillon pour analyse 153 .................................................................................................

4.6.3.14.1 Sélectionner un échantillon pour analyse - Fichier suspect 153 .........................................................................

4.6.3.14.2 Sélectionner un échantillon pour analyse - Site suspect 154 ............................................................................

4.6.3.14.3 Sélectionner un échantillon pour analyse - Fichier faux positif 154 .....................................................................

4.6.3.14.4 Sélectionner un échantillon pour analyse - Site faux positif 154 ........................................................................

4.6.3.14.5 Sélectionner un échantillon pour analyse - Autre 155 .....................................................................................

4.6.3.15 Microsoft Windows® update 155 ................................................................................................................

4.7 Interface utilisateur 155 ............................................................................................................................

4.7.1 Éléments de l'interface utilisateur 155 ..............................................................................................................

4.7.2 Alertes et boîtes de message 156 ....................................................................................................................

4.7.2.1 Messages de confirmation 157 .....................................................................................................................

4.7.3 Configuration de l'accès 158 ..........................................................................................................................

4.7.3.1 Mot de passe des configurations avancées 159 ................................................................................................

4.7.4 Icône dans la partie système de la barre des tâches 159 .......................................................................................

4.7.5 Aide et assistance 160 .................................................................................................................................

4.7.5.1 À propos d'ESET Internet Security 161 ...........................................................................................................

4.7.5.2 Actualités ESET 162 ..................................................................................................................................

4.7.5.3 Soumettre les données de configuration système 162 ........................................................................................

4.8 Profils 162 .....................................................................................................................................................

4.9 Raccourcis clavier 163 ................................................................................................................................

4.10 Diagnostics 163 .........................................................................................................................................

4.10.1 Importer et exporter les paramètres 165 .........................................................................................................

4.10.2 Rétablir tous les paramètres de la section actuelle 166 .......................................................................................

4.10.3 Rétablir les paramètres par défaut 166 ...........................................................................................................

4.11 Analyseur de ligne de commande 166 ...................................................................................................

4.12 ESET CMD 167 ............................................................................................................................................

4.13 Détection en cas d’inactivité 170 ...........................................................................................................

5 Questions fréquentes 170 ..........................................................................................................................

5.1 Comment mise à jour ESET Internet Security 171 .................................................................................

5.2 Comment éliminer un virus de mon PC 171 ............................................................................................

5.3 Comment autoriser la communication pour une certaine application 171 ........................................

5.4 Comment activer le contrôle parental pour un compte 172 ................................................................

5.5 Comment créer une tâche dans le Planificateur 173 ............................................................................

5.6 Comment programmer une analyse hebdomadaire de l'ordinateur 174 ...........................................

5.7 Comment résoudre l'erreur « Impossible de rediriger la Protection des transactions bancaires

vers la page Web demandée » 174 ..........................................................................................................

5.8 Comment déverrouiller la configuration avancée 176 ..........................................................................

6 Programme d'amélioration du produit 176 ......................................................................................

7 Contrat de licence de l'utilisateur final 177 .....................................................................................

8 Politique de confidentialité 186 ..............................................................................................................

Page 7

ESET Internet Security

ESET Internet Security représente une nouvelle approche de sécurité informatique véritablement intégrée. La

dernière version du moteur d'analyse ESET LiveGrid®, associée à nos modules personnalisés pare-feu et antispam,

garantit la sécurité de votre ordinateur avec grande précision et rapidité. Le résultat est un système intelligent et

constamment en alerte, qui protège votre ordinateur des attaques et des programmes malveillants.

ESET Internet Security est une solution de sécurité complète qui associe protection maximale et encombrement

minimal. Nos technologies avancées se servent de l'intelligence artificielle pour empêcher l'infiltration de virus, de

logiciels espions, de chevaux de Troie, de vers, de logiciels publicitaires, de rootkits et d'autres menaces, sans

réduire les performances ni perturber votre ordinateur.

Fonctionnalités et avantages

L'interface utilisateur de cette version a été redéfinie et simplifiée en

fonction des résultats des tests d'ergonomie. Tous les messages et

notifications de l'interface graphique ont été examinés avec soin, et

Nouvelle interface utilisateur

Antivirus et antispyware

Mises à jour régulières

ESET LiveGrid®

(Évaluation de la réputation

effectuée par le service de Cloud)

Contrôle de périphérique

Fonctionnalité HIPS (Host

Intrusion Prevention System)

Mode joueur

l'interface prend désormais en charge les langues telles que l'arabe et

l'hébreu qui s'écrivent de droite à gauche. L'aide en ligne est désormais

intégrée dans ESET Internet Security et propose automatiquement des

contenus de support mis à jour.

Détecte et supprime de manière proactive un grand nombre de virus, vers,

chevaux de Troie et rootkits, connus et inconnus. La technologie

d'heuristique avancée reconnaît même les logiciels malveillants jamais

rencontrés auparavant ; elle vous protège des menaces inconnues et les

neutralise avant qu'elles ne puissent causer le moindre dommage à votre

ordinateur. La protection de l'accès Web et l'antihameçonnage surveillent

les communications entre les navigateurs Internet et les serveurs distants

(y compris SSL). La protection du client de messagerie contrôle les

communications par courrier électronique reçues via les protocoles

POP3(S) et IMAP(S).

La mise à jour régulière du moteur de détection (précédemment appelé

« base des signatures de virus ») et des modules de programme est la

meilleure méthode pour bénéficier d'un niveau maximum de sécurité sur

votre ordinateur.

Vous pouvez vous informer de la réputation des processus et des fichiers

en cours d'exécution à partir de ESET Internet Security.

Analyse automatiquement toutes les clés USB, cartes mémoire et CD/DVD.

Bloque les supports amovibles selon le type de support, le fabricant, la

taille et d'autres attributs.

Vous pouvez personnaliser le comportement du système de manière plus

poussée : spécifier des règles pour le registre système, activer les

processus et les programmes et optimiser votre niveau de sécurité.

Diffère toutes les fenêtres contextuelle, les mises à jour ou les autres

activités intensives du système pour économiser les ressources système

au bénéfice du jeu et d'autres activités en plein écran.

Fonctionnalités de ESET Internet Security

La protection des paiements bancaires offre un navigateur sécurisé à

Protection des transactions

bancaires

Prise en charge des signatures

réseau

Pare-feu intelligent

1

utiliser lors de l'accès à des passerelles de paiement en ligne ou à des

banques en ligne. Elle garantit que toutes les transactions en ligne sont

réalisées dans un environnement fiable et sécurisé.

Les signatures réseau permettent d'identifier et de bloquer rapidement le

trafic malveillant de type robot et exploit pack entrant et sortant des

appareils utilisateur. Cette fonctionnalité est une amélioration de la

protection anti-botnet.

Empêche les utilisateurs non autorisés d'accéder à votre ordinateur et de

s'emparer de vos données personnelles.

Page 8

Le spam représente jusqu'à 50 % de toutes les communications par

Antispam ESET

ESET Antivol

Contrôle parental

Il est nécessaire d'activer une licence pour pouvoir utiliser les fonctionnalités de ESET Internet Security. Il est

recommandé de renouveler votre licence plusieurs semaines avant l'expiration de celle d'ESET Internet Security.

Nouveautés de cette version

La nouvelle version d'ESET Internet Security offre les améliorations suivantes :

messagerie électronique. La protection antispam sert à vous prémunir de

ce problème.

ESET Antivol étend la sécurité de l'utilisateur en cas de perte ou de vol de

l'ordinateur. Lorsque les utilisateurs installent ESET Internet Security et

ESET Antivol, leur appareil est répertorié dans l'interface Web. Celle-ci

permet aux utilisateurs de gérer leur configuration ESET Antivol et

d'administrer les fonctionnalités antivol sur leur appareil.

Protège votre famille contre le contenu Web susceptible d'être choquant

en bloquant plusieurs catégories de sites.

Améliorations de la Surveillance des appareils connectés domestiques

Amélioration de la détection des appareils : découvrez ce qui se passe sur votre réseau Wi-Fi et tirez le

meilleur parti de vos appareils connectés et de la configuration domotique. Reconnaissez tous les appareils :

obtenez l'adresse IP, l'adresse MAC, le nom de l'appareil, le modèle et le fournisseur.

Amélioration du dépannage : la Surveillance des appareils connectés domestiques fournit des instructions

pour les problèmes détectés liés au réseau ou aux appareils et pour la plupart des problèmes courants (mot de

passe non complexe sur une box Internet, par exemple).

• Informations supplémentaires dans les pages d'aide

Améliorations du système HIPS et détection étendue

Le nouveau module du programme HIPS comprend l'inspection comportementale approfondie qui analyse le

comportement de tous les programmes en cours d'exécution sur l'ordinateur et vous avertit en cas de

comportement de processus malveillant.

• Informations supplémentaires sur le système HIPS dans les pages d'aide

2

Page 9

Apprentissage machine avancé

L'apprentissage machine avancé est une couche de protection avancée qui améliore la détection reposant sur

l'apprentissage machine. Pour plus d'informations sur ce type de protection, reportez-vous au glossaire.

Nouveautés dans le produit

Moyen de communication dans le produit qui permet à ESET de présenter les principales fonctionnalités et

modifications aux utilisateurs finaux lors de la mise à niveau vers une nouvelle version du produit.

Performances supérieures et faible impact sur le système

ESET Internet Security a été conçue pour que les ressources système soient utilisées efficacement, afin que vous

puissiez tirer parti des performances de votre ordinateur tout en le protégeant contre de nouveaux types de

menace.

Amélioration de la fonctionnalité Anti-hameçonnage

Les nouveaux modules du programme reposent sur la protection contre les attaques par homoglyphe. Une

attaque par homoglyphe est une méthode de déception dans laquelle un attaquant tente de duper les

utilisateurs finaux en remplaçant les caractères d'adresses par des caractères différents, mais similaires. Par

exemple, des e-mails semblant provenir de votre banque peuvent essayer de vous rediriger vers un site web

frauduleux.

• Informations supplémentaires sur la fonctionnalité Anti-hameçonnage dans les pages d'aide

Pour obtenir des informations et des captures d'écran supplémentaires sur les nouvelles fonctionnalités d'ESET

Internet Security, veuillez consulter l'article suivant de la base de connaissances ESET :

• Nouveautés de cette version 10 des produits ESET pour les particuliers

Quel produit est installé sur mon ordinateur ?

ESET offre plusieurs couches de sécurité à l'aide de nouveaux produits qui vont d'une solution antivirus puissante

et rapide à une solution de sécurité tout en un, avec une empreinte minimale sur le système :

• ESET NOD32 Antivirus

• ESET Internet Security

• ESET Smart Security Premium

Pour déterminer quel produit est installé sur votre ordinateur, ouvrez la fenêtre principale du programme (voir

l'article de la base de connaissances). Le nom du produit apparaît en haut de la fenêtre (titre).

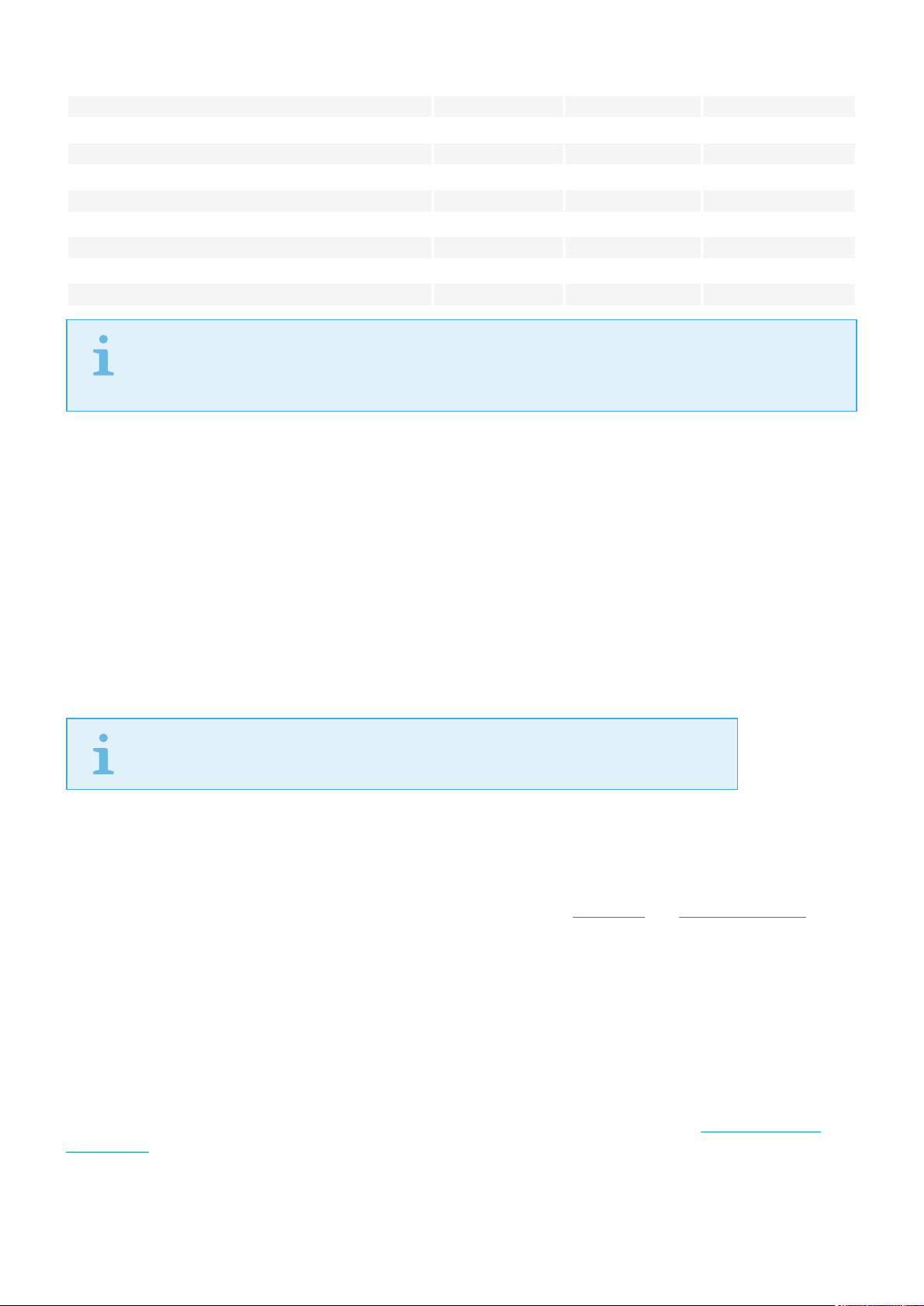

Le tableau ci-dessous présente les fonctionnalités disponibles dans chaque produit.

Antivirus ✔ ✔ ✔

Antispyware ✔ ✔ ✔

Bloqueur d'exploit ✔ ✔ ✔

Protection contre les attaques basées sur des scripts ✔ ✔ ✔

Antihameçonnage ✔ ✔ ✔

Protection de l'accès Web ✔ ✔ ✔

HIPS (incluant le Bouclier anti-ransomwares) ✔ ✔ ✔

Antispam ✔ ✔

ESET NOD32

Antivirus

ESET Internet

Security

ESET Smart Security

Premium

3

Page 10

Pare-feu ✔ ✔

Surveillance des appareils connectés domestiques ✔ ✔

Protection de la Webcam ✔ ✔

Protection contre les attaques réseau ✔ ✔

Protection anti-botnet ✔ ✔

Protection des transactions bancaires ✔ ✔

Contrôle parental ✔ ✔

Antivol ✔ ✔

ESET Password Manager ✔

ESET Secure Data ✔

REMARQUE

Certains produits indiqués ci-dessus peuvent ne pas être disponibles dans votre

langue/zone géographique.

Configuration système

Pour un fonctionnement optimal de ESET Internet Security, votre système doit répondre à la configuration

matérielle et logicielle requise suivante :

Processeurs pris en charge

Intel® ou AMD x86-x64

Systèmes d'exploitation pris en charge

Microsoft® Windows® 10

Microsoft® Windows® 8.1

Microsoft® Windows® 8

Microsoft® Windows® 7 SP1 avec les dernières mises à jour de Windows

Microsoft® Windows® Home Server 2011 64-bit

Remarque

Essayez toujours de conserver votre système d'exploitation à jour.

ESET Antivol ne prend pas en charge Microsoft Windows Home Server.

Prévention

Lorsque vous travaillez sur votre ordinateur et particulièrement lorsque vous surfez sur Internet, n'oubliez pas

qu'aucun antivirus au monde ne peut complètement éliminer le risque de détections et d'attaques distantes. Pour

bénéficier d'une protection maximale, il est essentiel d'utiliser votre solution antivirus correctement et de

respecter quelques règles essentielles :

Mise à jour régulièrement

Selon les statistiques d'ESET LiveGrid®, des milliers de nouvelles infiltrations sont créées chaque jour pour

contourner les dispositifs de sécurité existants et servir leurs auteurs, aux dépens des autres utilisateurs. Les

spécialistes du laboratoire de recherche ESET analysent ces menaces chaque jour et conçoivent des mises à jour

pour améliorer continuellement le niveau de protection des utilisateurs. Pour assurer l'efficacité maximale de ces

mises à jour, il est important que les mises à jour soient configurées correctement dans votre système. Pour plus

d'informations sur la procédure de configuration des mises à jour, reportez-vous au chapitre Configuration des

mises à jour.

Télécharger les patchs de sécurité

Les auteurs de programmes malveillants exploitent souvent diverses failles du système pour assurer une meilleure

4

Page 11

propagation du code malveillant. Les sociétés qui commercialisent des logiciels recherchent donc activement les

moindres failles dans leurs applications afin de concevoir des mises à jour de sécurité et d'éliminer régulièrement

les menaces potentielles. Il est important de télécharger ces mises à jour de sécurité au moment de leur sortie.

Microsoft Windows et les navigateurs Web, comme Internet Explorer, sont deux exemples de programmes pour

lesquels des mises à jour sont régulièrement disponibles.

Sauvegarder les données importantes

Les concepteurs de programmes malveillants ne se soucient généralement pas des besoins des utilisateurs et

l'activité de leurs programmes entraîne souvent un dysfonctionnement total du système d'exploitation et une perte

importante au niveau des données. Il est essentiel de sauvegarder régulièrement vos données importantes et

sensibles sur une source externe, telle qu'un DVD ou un disque dur externe. Ces précautions permettront de

récupérer vos données beaucoup plus facilement et rapidement en cas de défaillance du système.

Rechercher régulièrement les virus sur votre ordinateur

La détection de virus, de vers, de chevaux de Troie et de rootkits, connus et inconnus, est gérée par le Module de

protection du système de fichiers en temps réel. Cela signifie qu'à chaque fois que vous accédez à un fichier ou

que vous l'ouvrez, il est analysé afin de détecter toute trace de logiciels malveillants. Nous vous recommandons de

lancer une analyse complète de l'ordinateur au moins une fois par mois, car les logiciels malveillants peuvent

varier et le moteur de détection est quotidiennement mis à jour.

Suivre les règles de sécurité de base

Cette règle est la plus utile et la plus efficace de toutes : soyez toujours prudent. Actuellement, de nombreuses

infiltrations nécessitent l'intervention de l'utilisateur pour être exécutées et propagées. Si vous êtes prudent

lorsque vous ouvrez de nouveaux fichiers, vous éviterez de perdre un temps et une énergie considérables à

nettoyer des infiltrations. Voici quelques conseils qui pourront vous être utiles :

• Ne consultez pas les sites Web suspects comportant de nombreuses fenêtres publicitaires et annonces

clignotantes.

• Soyez vigilant lorsque vous installez des logiciels gratuits, des packs codec, etc. N'utilisez que des

programmes sécurisés et ne visitez que les sites Web sécurisés.

• Soyez prudent lorsque vous ouvrez les pièces jointes des messages électroniques, en particulier celles de

messages provenant de mailing ou d'expéditeurs inconnus.

• N'utilisez pas de compte Administrateur pour le travail de tous les jours sur votre ordinateur.

Pages d'aide

Bienvenue dans le guide de l'utilisateur ESET Internet Security. Les informations fournies ici permettent de vous

familiariser avec le produit et vous aident à sécuriser votre ordinateur.

Mise en route

Avant d'utiliser ESET Internet Security, nous vous recommandons de vous familiariser avec les différents types de

détections et les attaques distantes auxquels vous êtes exposé lorsque vous utilisez votre ordinateur.

Nous avons également créé une liste des nouvelles fonctionnalités introduites dans ESET Internet Security, ainsi

qu'un guide pour vous aider à configurer les paramètres de base.

Utilisation des pages d'aide ESET Internet Security

Les rubriques d'aide sont divisées en plusieurs chapitres et sous-chapitres. Appuyez sur F1 pour afficher des

informations sur la fenêtre dans laquelle vous vous trouvez.

Le programme permet de rechercher une rubrique d'aide au moyen de mots-clés ou en tapant des mots ou des

expressions. La différence entre ces deux méthodes est qu'un mot-clé peut être associé à des pages d'aide qui ne

5

Page 12

contiennent pas le mot-clé précis dans le texte. La recherche de mots et expressions examine le contenu de toutes

les pages et affiche uniquement les pages contenant effectivement le mot ou l'expression en question.

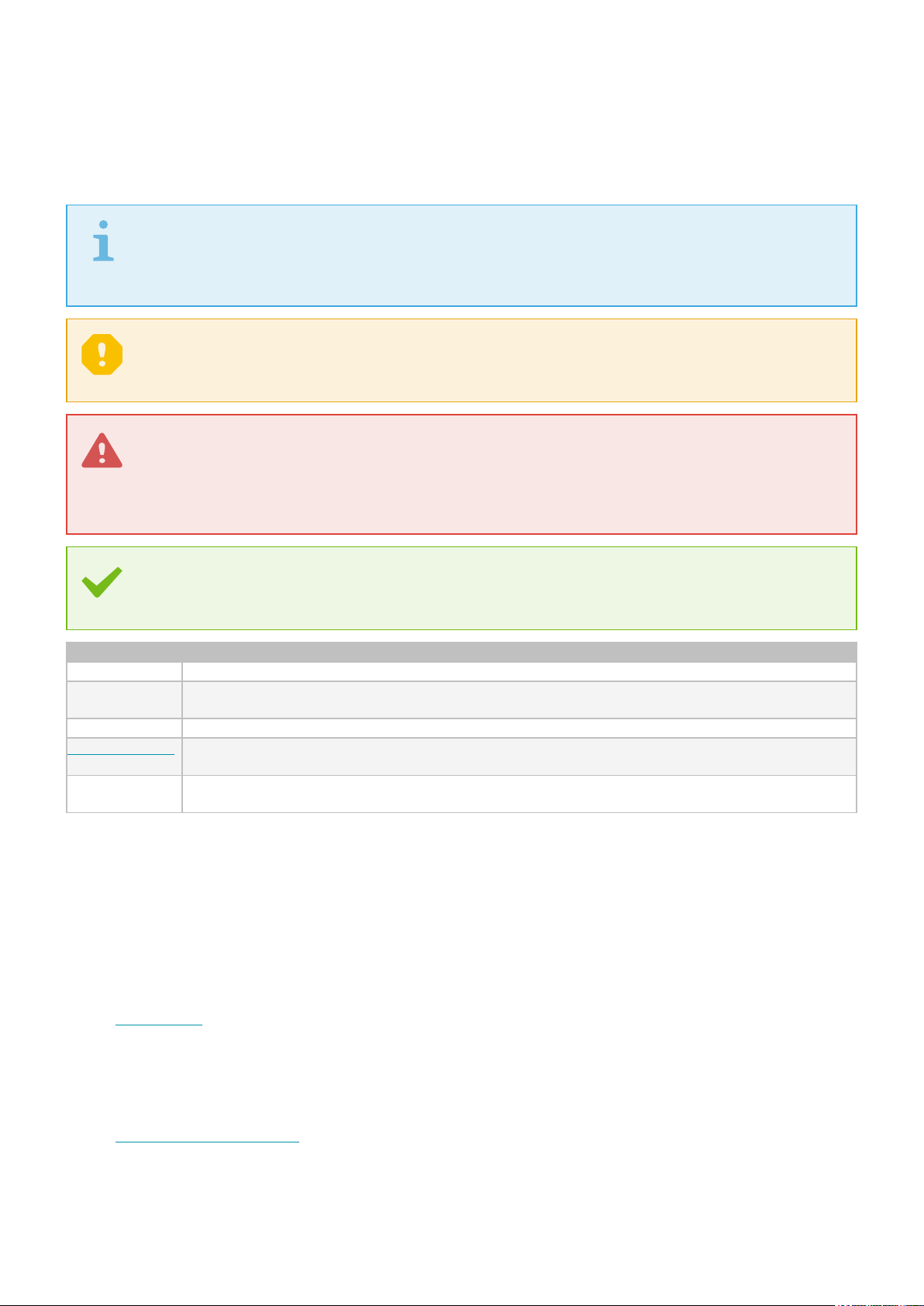

Pour des questions de cohérence et afin d'éviter toute confusion, la terminologie employée dans ce guide est

basée sur les noms des paramètres ESET Internet Security. Un ensemble uniforme de symboles est également

utilisé pour souligner des informations importantes.

REMARQUE

Une remarque est une simple observation succincte. Bien que vous puissiez l'ignorer, elle peut

fournir des informations précieuses (fonctionnalités spécifiques ou lien vers une rubrique connexe,

par exemple).

Important

Votre attention est requise. Il s'agit généralement d'informations importantes mais qui ne sont pas

critiques.

Avertissement

Il s'agit d'informations qui demandent une attention particulière. Les avertissements ont pour but

de vous empêcher de commettre des erreurs préjudiciables. Veuillez lire attentivement le texte

des avertissements car il fait référence à des paramètres système très sensibles ou à des actions

présentant des risques.

Exemple

Il s'agit d'un cas pratique qui vise à vous aider à comprendre l'utilisation d'une fonctionnalité

spécifique.

Convention Signification

Gras Noms des éléments de l'interface (boutons d'option ou boîtes de dialogue, par exemple).

Italique Espaces réservés indiquant les informations que vous devez fournir. Par exemple, nom du fichier

ou chemin d'accès indique que vous devez saisir un chemin d'accès ou un nom de fichier.

Courier New Exemples de code ou commandes.

Lien hypertexte Permet d'accéder facilement et rapidement à des références croisées ou à une adresse Internet

externe. Les liens hypertexte sont mis en surbrillance en bleu et peuvent être soulignés.

%ProgramFiles%Répertoire du système Windows dans lequel sont stockés les programmes installés sous

Windows.

L'aide en ligne est la principale source de contenu d'aide. La dernière version de l'aide en ligne s'affiche

automatiquement lorsque vous disposez d'une connexion Internet.

Installation

Il existe différentes méthodes pour installer ESET Internet Security sur votre ordinateur. Les méthodes

d'installation peuvent varier en fonction du pays et du mode de distribution :

• Live installer peut être téléchargé à partir du site Web d'ESET. Le package d'installation est universel et

s'applique à toutes les langues (choisissez la langue souhaitée). Live installer lui-même est un fichier de

petite taille ; les fichiers supplémentaires nécessaires à l'installation de ESET Internet Security sont

téléchargés automatiquement.

• Installation hors connexion – Ce type d'installation est utilisé lorsque l'installation s'effectue à partir d'un

CD/DVD du produit. Dans ce cas, on utilise un fichier .exe qui est plus volumineux que le fichier Live installer

et qui ne nécessite pas de connexion à Internet ou de fichiers supplémentaires pour réaliser l'installation.

6

Page 13

Important

Assurez-vous qu'aucun autre programme antivirus n'est installé sur votre ordinateur avant

d'installer ESET Internet Security. Si plusieurs solutions antivirus sont installées sur un même

ordinateur, elles risquent de provoquer des conflits. Nous recommandons de désinstaller tout

autre antivirus de votre système. Reportez-vous à notre article de la base de connaissances pour

obtenir une liste des outils de désinstallation des logiciels antivirus courants (disponible en anglais

et dans plusieurs autres langues).

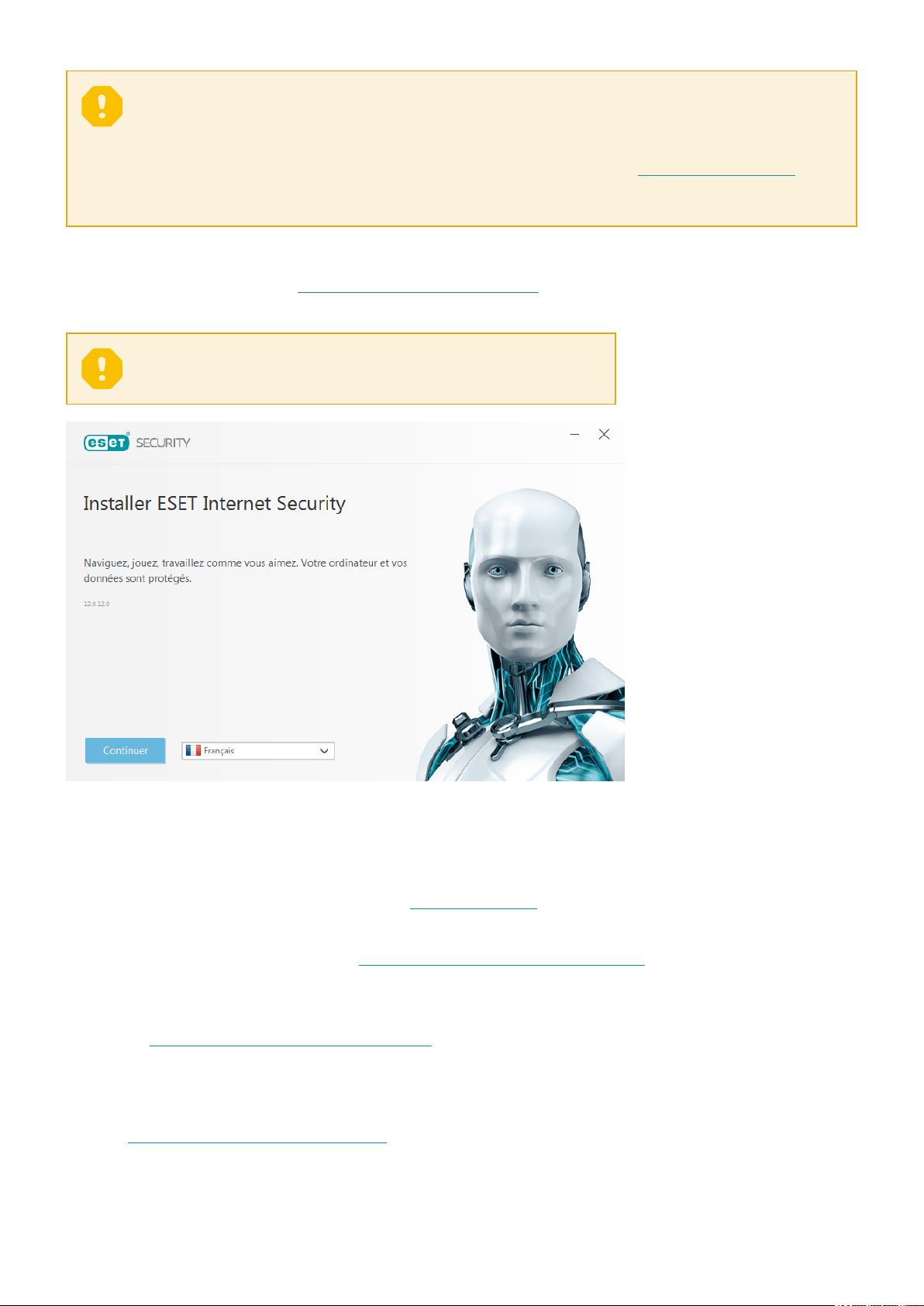

Live installer

Une fois que vous avez installé le package d'installation Live installer, double-cliquez sur le fichier d'installation et

suivez les instructions indiquées dans l'assistant du programme d'installation.

Important

Pour ce type d'installation, vous devez être connecté à Internet.

1.Sélectionnez la langue souhaitée dans le menu déroulant, puis cliquez sur Continuer. Attendez un instant, le

temps de télécharger les fichiers d'installation.

2.Lisez et acceptez les termes du Contrat de Licence de l'Utilisateur Final.

3.L'étape suivante consiste à sélectionner une option d'activation. Si vous installez une version plus récente par

rapport à la précédente, votre clé de licence sera automatiquement saisie.

4.Sélectionnez vos préférences pour le système de commentaire ESET LiveGrid® et la détection des

applications potentiellement indésirables. Un programme espion (ou application potentiellement indésirable)

est un type de logiciel dont l'objectif n'est pas nécessairement malveillant, contrairement à d'autres types de

logiciels malveillants comme les virus et les chevaux de Troie. Pour plus d'informations, reportez-vous au

chapitre Applications potentiellement indésirables.

5.Sélectionnez si vous souhaitez participer ou non au programme d'amélioration du produit. En participant à ce

programme, vous fournissez à ESET des informations anonymes relatives à l'utilisation de ses produits. Les

données collectées permettent à ESET d'améliorer votre expérience. Elles ne seront jamais partagées avec des

tiers. Quelles informations sont collectées ?

6.Cliquez sur Installer pour lancer le processus d'installation. Cette opération peut prendre quelques minutes.

7.Cliquez sur Terminer pour quitter l'assistant d'installation.

7

Page 14

REMARQUE

Une fois le produit installé et activé, le téléchargement des modules commence. La protection est

initialisée et certaines fonctionnalités peuvent ne pas être entièrement fonctionnelles jusqu'à la fin

du téléchargement.

REMARQUE

Si vous disposez d'une licence vous permettant d'installer d'autres versions d'un produit, vous

pouvez sélectionner ce produit selon vos préférences. Pour plus d'informations sur les

fonctionnalités de chaque produit, cliquez ici.

Installation hors connexion

Lancez le programme (.exe) d'installation hors connexion ; l'assistant d'installation vous guide tout au long du

processus de configuration.

1.Sélectionnez la langue souhaitée dans le menu déroulant, puis cliquez sur Continuer. Attendez un instant, le

temps de télécharger les fichiers d'installation.

2.Lisez et acceptez les termes du Contrat de Licence de l'Utilisateur Final.

3.L'étape suivante consiste à sélectionner une option d'activation. Si vous installez une version plus récente par

rapport à la précédente, votre clé de licence sera automatiquement saisie.

4.Sélectionnez vos préférences pour le système de commentaire ESET LiveGrid® et la détection des

applications potentiellement indésirables. Un programme espion (ou application potentiellement indésirable)

est un type de logiciel dont l'objectif n'est pas nécessairement malveillant, contrairement à d'autres types de

logiciels malveillants comme les virus et les chevaux de Troie. Pour plus d'informations, reportez-vous au

chapitre Applications potentiellement indésirables.

5.Sélectionnez si vous souhaitez participer ou non au programme d'amélioration du produit. En participant à ce

programme, vous fournissez à ESET des informations anonymes relatives à l'utilisation de ses produits. Les

données collectées permettent à ESET d'améliorer votre expérience. Elles ne seront jamais partagées avec des

tiers. Quelles informations sont collectées ?

6.Cliquez sur Installer pour lancer le processus d'installation. Cette opération peut prendre quelques minutes.

7.Cliquez sur Terminer pour quitter l'assistant d'installation.

8

Page 15

REMARQUE

Une fois le produit installé et activé, le téléchargement des modules commence. La protection est

initialisée et certaines fonctionnalités peuvent ne pas être entièrement fonctionnelles jusqu'à la fin

du téléchargement.

REMARQUE

Si vous disposez d'une licence vous permettant d'installer d'autres versions d'un produit, vous

pouvez sélectionner ce produit selon vos préférences. Pour plus d'informations sur les

fonctionnalités de chaque produit, cliquez ici.

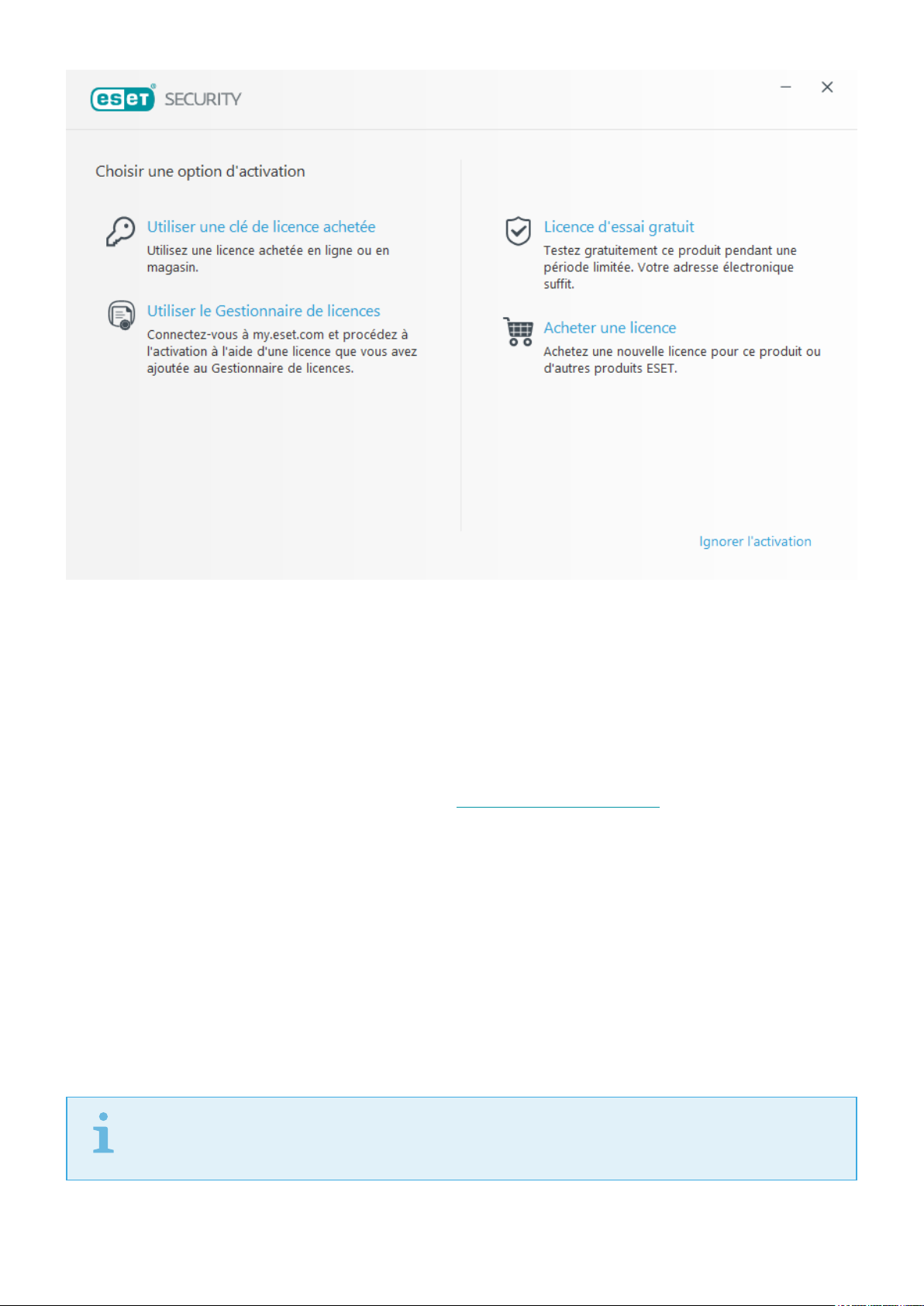

Activation de produit

Plusieurs méthodes permettent d'activer le produit. Certains scénarios d'activation proposés dans la fenêtre

d'activation peuvent varier en fonction du pays et du mode de distribution (CD/DVD, page Web ESET, etc.) :

• Si vous disposez d'une version du produit vendue dans une boîte, activez votre produit en cliquant sur

Entrer une clé de licence. Cette clé de licence se trouve généralement à l'intérieur ou au dos de

l'emballage du produit. Vous devez entrer la clé de licence exactement comme elle est indiquée. Clé de

licence : chaîne unique au format XXXX-XXXX-XXXX-XXXX-XXXX ou XXXX-XXXXXXXX qui sert à identifier le

propriétaire de la licence et à activer la licence.

• Après avoir sélectionné Utiliser le Gestionnaire de licences, vous êtes invité à entrer les informations

d'identification my.est.com dans une nouvelle fenêtre.

• Si vous souhaitez évaluer ESET Internet Security avant d'en faire l'acquisition, sélectionnez Essai gratuit.

Indiquez votre adresse électronique et le pays dans lequel vous résidez pour activer ESET Internet Security

pendant une période limitée. Votre licence d'essai sera envoyée à cette adresse. Les licences d'essai ne

peuvent être activées qu'une seule fois par client.

• Si vous n'avez pas de licence et souhaitez en acheter une, cliquez sur Acheter une licence. Cette opération

vous redirigera vers le site Web de votre distributeur ESET local. Pour les produits pour les particuliers ESET

Windows, les licences ne sont pas gratuites.

Vous pouvez modifier la licence de votre produit à tout moment. Pour ce faire, cliquez sur Aide et assistance >

Modifier la licence dans la fenêtre principale du programme. L'ID de licence publique s'affiche ; il sert à identifier

votre licence auprès de l'assistance ESET.

Si vous disposez d'un nom d'utilisateur et d'un mot de passe que vous avez utilisés pour activer d'anciens produits

ESET et si vous ne savez pas comment activer ESET Internet Security, convertissez vos informations

d'identification héritées en clé de licence.

En cas d'échec de l'activation du produit

9

Page 16

Saisie de la clé de licence pendant l'activation

Les mises à jour automatiques sont importantes pour votre sécurité. ESET Internet Security ne recevra des mises à

jour que lorsque le programme aura été activé à l'aide de votre clé de licence.

Si vous n'avez pas saisi votre clé de licence après l'installation, votre produit n'est pas activé. Vous pouvez

modifier votre licence dans la fenêtre principale du programme. Pour ce faire, cliquez sur Aide et assistance >

Activer la licence, puis saisissez dans la fenêtre d'activation du produit les informations de la licence que vous

avez reçue avec votre produit de sécurité ESET.

Pour les produits pour les particuliers ESET Windows, les licences ne sont pas gratuites.

Lors de la saisie de votre clé de licence, il est important de respecter scrupuleusement leur forme :

• Votre clé de licence est une chaîne unique au format XXXX-XXXX-XXXX-XXXX-XXXX qui sert à identifier le

propriétaire de la licence et à activer la licence.

Il est recommandé de copier et de coller la clé de licence à partir du message d'enregistrement.

Utiliser le Gestionnaire de licences

Après avoir sélectionné Utiliser le Gestionnaire de licences, vous êtes invité à entrer les informations

d'identification my.eset.com dans une nouvelle fenêtre. Entrez vos informations d'identification de compte

my.eset.com et cliquez sur Se connecter pour utiliser une licence dans le ESET License Manager. Sélectionnez

une licence pour l'activation, puis cliquez sur Continuer. ESET Internet Security est activé.

10

REMARQUE

Si vous ne disposez pas encore d'un compte my.eset.com, inscrivez-vous en cliquant sur le bouton

Créer un compte.

Page 17

REMARQUE

Si vous avez oublié votre mot de passe, cliquez sur J'ai oublié mon mot de passe et suivez la

procédure indiquée sur la page Web vers laquelle vous êtes redirigé.

ESET License Manager vous permet de gérer toutes vos licences ESET. Vous pouvez facilement renouveler, mettre

à jour ou étendre votre licence et afficher les informations importantes sur celle-ci. Entrez tout d'abord votre clé de

licence. Vous verrez ensuite le produit, le périphérique associé, le nombre de sièges disponibles et la date

d'expiration. Vous pouvez désactiver ou renommer des périphériques spécifiques. Lorsque vous cliquez sur

Renouveler, vous êtes redirigé vers le magasin en ligne où vous pouvez confirmer votre achat et acquérir le

renouvellement.

Si vous souhaitez mettre à niveau votre licence (d'ESET NOD32 Antivirus vers ESET Smart Security Premium, par

exemple) ou installer un produit de sécurité ESET sur un autre périphérique, vous êtes également redirigé vers le

magasin en ligne pour effectuer votre achat.

Dans ESET License Manager, vous pouvez également ajouter différentes licences, télécharger des produits sur vos

appareils et partager des licences par e-mail.

Activer la licence d'essai

Indiquez votre nom et votre adresse électronique pour activer la version d'essai de ESET Internet Security. La

version d'essai ne peut être activée qu'une seule fois.

Sélectionnez votre pays dans le menu déroulant des pays pour enregistrer ESET Internet Security auprès votre

distributeur local qui assurera le support technique.

Saisissez une adresse valide dans le champ Adresse e-mail. Après activation, vos noms d'utilisateur et mot de

passe requis pour la mise à jour ESET Internet Security sont générés et envoyés à cette adresse. Celle-ci sera

également utilisée pour les notifications d'expiration du produit et les autres communications avec ESET.

Clé de licence ESET gratuite

Pour les produits pour les particuliers ESET Windows, les licences ne sont pas gratuites.

La clé de licence ESET est une séquence unique de symboles, de lettres, de chiffres ou de signes spéciaux fournis

par ESET afin de permettre l'utilisation légale d'ESET Internet Security conformément au contrat de licence de

l'utilisateur final. Chaque utilisateur final n'a le droit d'utiliser la clé de licence que dans la mesure où il dispose du

droit d'utiliser ESET Internet Security en fonction du nombre de licences accordées par ESET. La clé de licence est

considérée comme confidentielle et ne peut pas être partagée.

Des sources sur Internet peuvent vous fournir une clé de licence ESET « gratuite », mais souvenez-vous des points

suivants :

• Cliquer sur une annonce « Licence ESET gratuite » peut compromettre votre ordinateur ou votre appareil

qui peut être infecté par des logiciels malveillants. Les logiciels malveillants peuvent être cachés dans des

vidéos YouTube non officielles, des sites web qui affichent des publicités pour gagner de l'argent en fonction

de vos visites, etc. Il s'agit généralement d'un piège.

• ESET peut désactiver les licences piratées et le fait.

• L'utilisation d'une clé de licence piratée ne respecte pas les termes du contrat de licence de l'utilisateur

final que vous devez accepter pour installer ESET Internet Security.

• Achetez des licences ESET uniquement via des canaux officiels comme www.eset.com, des distributeurs ou

des revendeurs ESET (n'achetez pas de licences de sites web tiers non officiels comme eBay ou de licences

partagées d'un tiers).

• Le téléchargement d'un produit pour les particuliers ESET Windows est gratuit, mais son activation lors de

l'installation nécessite une clé de licence ESET valide (vous pouvez télécharger et installer le produit, mais il

11

Page 18

ne fonctionnera pas sans activation).

• Ne partagez pas votre licence sur Internet ou les réseaux sociaux (elle pourrait être diffusée à grande

échelle).

Pour identifier et signalé une licence ESET piratée, consultez cet article de la base de connaissances afin d'obtenir

des instructions.

Si vous avez des doutes sur l'achat d'un produit de sécurité ESET, vous pouvez utiliser une version d'essai pendant

que vous décidez les points suivants :

1.Activer ESET Internet Security à l'aide d'une licence d'évaluation gratuite

2.Participer au programme Bêta ESET

3.Installer ESET Mobile Security si vous utilisez un appareil mobile Android. Ce produit est gratuit.

Pour bénéficier d'une remise/prolonger votre licence :

• Recommander ESET Internet Security à vos amis

• Renouveler votre licence ESET (si vous aviez une licence active auparavant) ou procéder à une activation pour

une plus longue période

Problèmes d'installation courants

Si des problèmes se produisent pendant l'installation, consultez la liste des erreurs d'installation communes et des

résolutions pour trouver une solution à votre problème.

Échec de l'activation

En cas d'échec de l'activation de ESET Internet Security, les scénarios possibles les plus courants sont les

suivants :

• Clé de licence déjà utilisée

• Clé de licence non valide. Erreur du formulaire d'activation du produit

• Des informations supplémentaires nécessaires à l'activation sont manquantes ou non valides

• La communication avec la base de données d'activation a échoué. Veuillez réessayer dans 15 minutes

• Aucune connexion ou connexion désactivée aux serveurs d'activation. Pour plus d'informations, consultez

Quels ports et adresses sur mon pare-feu tiers doivent être ouverts pour permettre la fonctionnalité complète

de mon produit ESET ?

Vérifiez que vous avez saisi la clé de licence correcte. Assurez-vous également d'avoir réessayé l'activation du

produit.

Si vous ne parvenez pas à activer votre produit, consultez Résoudre les erreurs ACT ou ECP durant l’activation.

Première analyse après l'installation

Après l'installation d'ESET Internet Security, une analyse de l'ordinateur démarrera automatiquement après une

première mise à jour, afin de rechercher du code malveillant.

Vous pouvez également lancer manuellement une analyse de l'ordinateur depuis la fenêtre principale du

programme, en cliquant sur Analyse de l'ordinateur > Analyse intelligente. Pour plus d'informations sur

l'analyse de l'ordinateur, reportez-vous à la section Analyse de l'ordinateur.

12

Page 19

Mise à niveau vers une nouvelle version

Les nouvelles versions d'ESET Internet Security offrent des améliorations ou apportent des solutions aux problèmes

que les mises à jour automatiques des modules ne peuvent pas résoudre. La mise à niveau vers une nouvelle

version peut s'effectuer de différentes manières :

1.Automatiquement, par l'intermédiaire d'une mise à jour du programme.

Les mises à niveau du programme sont distribuées à tous les utilisateurs et peuvent avoir un impact sur

certaines configurations système. Elles sont par conséquent mises à disposition après de longues périodes de

test afin que leur fonctionnement soit correct sur toutes les configurations système. Pour effectuer la mise à

niveau vers une nouvelle version dès que celle-ci est disponible, utilisez l'une des méthodes ci-dessous.

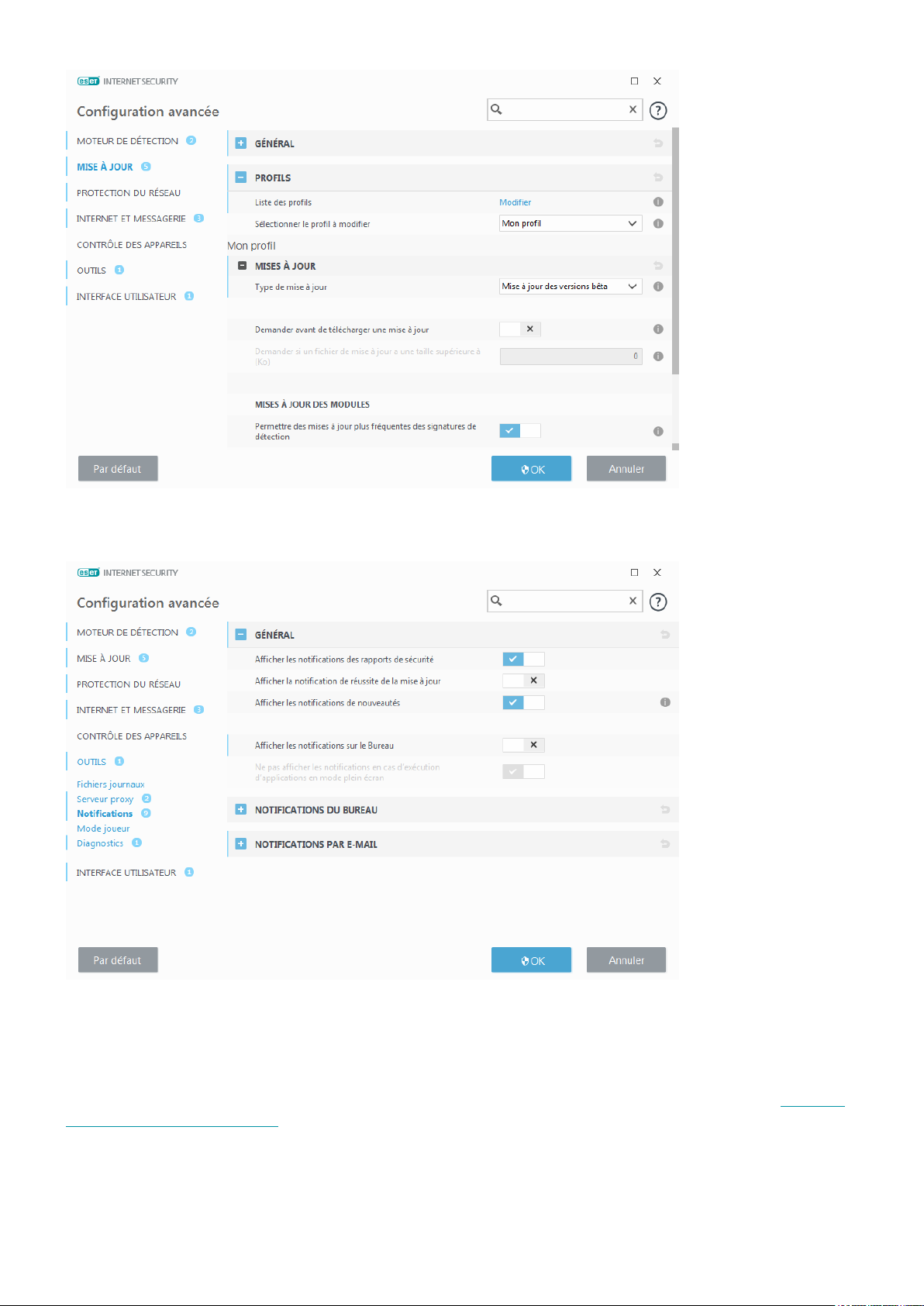

Vérifiez que vous avez activé l'option Mise à jour de l'application dans Configuration avancée (F5) > Mise

à jour.

2.Manuellement, en cliquant dans la fenêtre principale du programme sur Rechercher des mises à jour dans

la section Mise à jour.

3.Manuellement, en téléchargeant la nouvelle version et en l'installant sur l'installation précédente.

Pour obtenir des informations supplémentaires et des instructions illustrées, voir :

• Mettre à jour les produits ESET—rechercher les derniers modules des produits

• Quels sont les différents types de versions et de mises à jour des produits ESET ?

Recommandation d'un produit ESET à un ami

Cette version de ESET Internet Security offre désormais des bonus de parrainage pour que vous puissiez partager

votre expérience du produit ESET avec votre famille ou vos amis. Vous pouvez même partager les parrainages d'un

produit activé avec une licence d'essai. Si vous êtes un utilisateur d'une licence d'essai, pour chaque parrainage

13

Page 20

envoyé qui entraîne une activation du produit, vous et votre ami bénéficiez d'un délai supplémentaire pour

l'utilisation de la licence d'essai.

Vous pouvez effectuer un parrainage à l'aide du produit ESET Internet Security installé. Le produit que vous pouvez

recommander dépend du produit à partir duquel vous effectuez le parrainage. Reportez-vous au tableau ci-après.

Produit installé Produit que vous pouvez recommander

ESET NOD32 Antivirus ESET Internet Security

ESET Internet Security ESET Internet Security

ESET Smart Security Premium ESET Smart Security Premium

Recommandation d'un produit

Pour envoyer un lien de parrainage, cliquez sur Parrainer un ami dans le menu principal de ESET Internet

Security. Cliquez ensuite sur Partager un lien de parrainage. Votre produit génère un lien de parrainage qui est

affiché dans une nouvelle fenêtre. Copiez le lien et envoyez-le aux membres de votre famille et à vos amis. Vous

pouvez partager votre lien de parrainage directement depuis votre produit ESET, à l'aide des options Partager sur

Facebook, Parrainer vos contacts Gmail et Partager sur Twitter.

Lorsque votre ami clique sur le lien de parrainage que vous lui avez envoyé, il est redirigé vers une page Web où il

peut télécharger le produit et l'utiliser pendant un mois supplémentaire. En tant qu'utilisateur d'une licence

d'essai, vous recevez une notification pour chaque lien de parrainage activé et votre licence est automatiquement

prolongée d'un mois supplémentaire. Ainsi, vous pouvez prolonger votre protection GRATUITE de 5 mois au

maximum. Vous pouvez vérifier le nombre de liens de parrainage activés dans la fenêtre Parrainer un ami de

votre produit ESET.

Guide du débutant

Ce chapitre donne un premier aperçu d'ESET Internet Security et de ses paramètres de base.

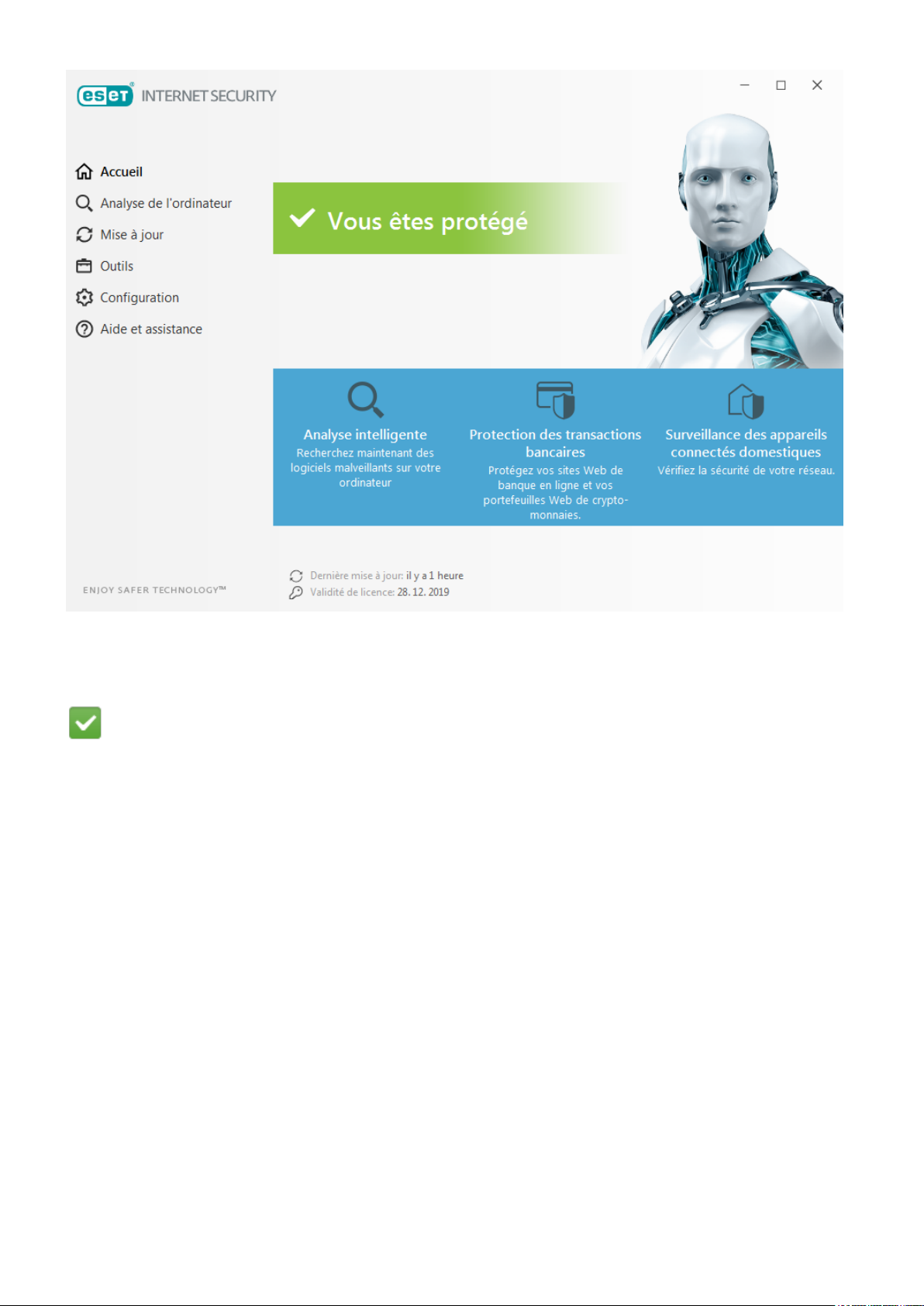

Fenêtre principale de l'application

La fenêtre principale d'ESET Internet Security est divisée en deux sections principales. La fenêtre principale de

droite affiche les informations correspondant à l'option sélectionnée dans le menu principal à gauche.

Voici une description des options disponibles dans le menu principal :

Accueil – Fournit des informations sur l'état de protection d'ESET Internet Security.

Analyse de l'ordinateur – Configurez et lancez une analyse de votre ordinateur, ou créez une analyse

personnalisée.

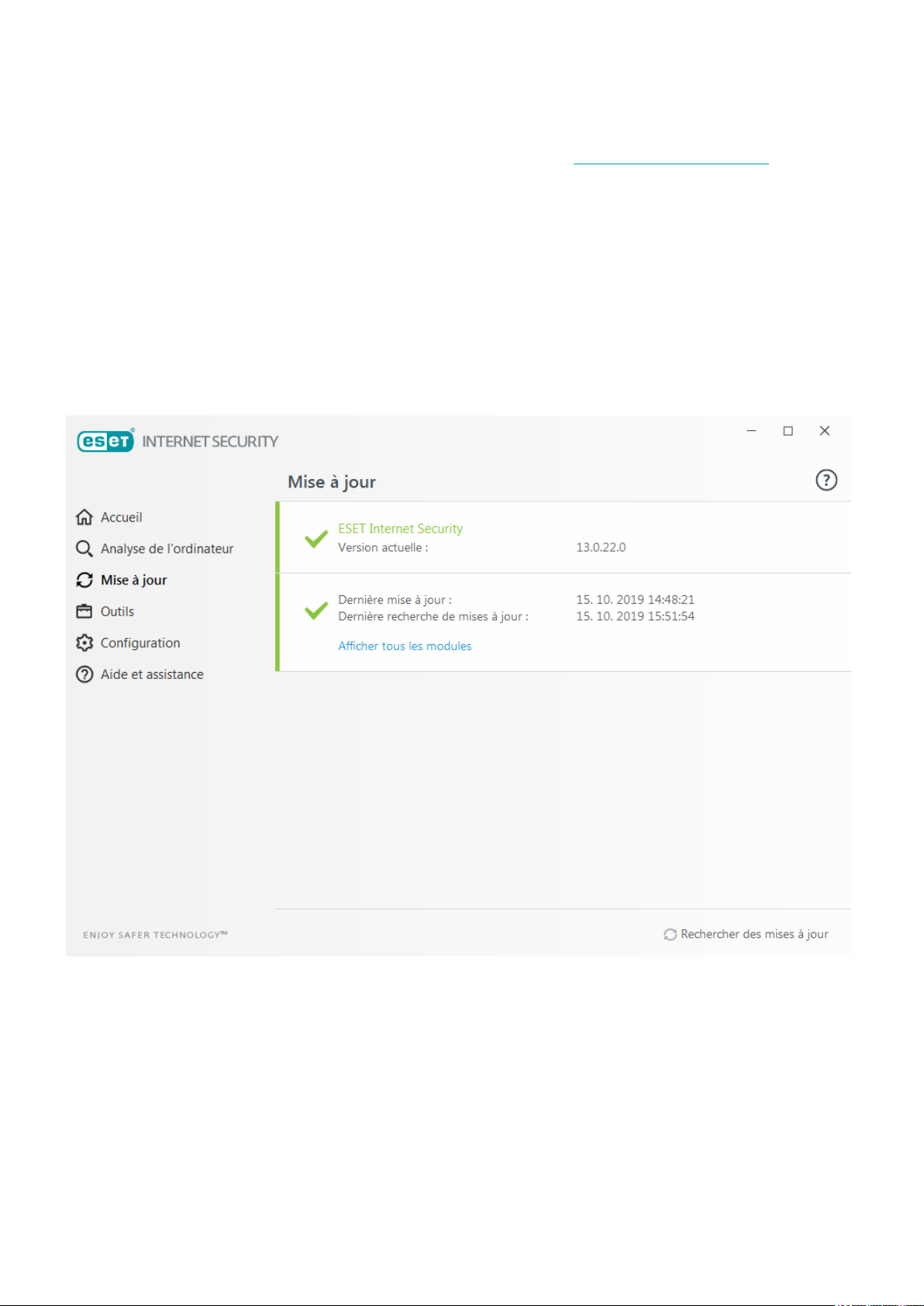

Mise à jour – Affiche des informations sur les mises à jour du moteur de détection.

Outils – Permet d'accéder aux fichiers journaux, aux statistiques de protection, à la surveillance de l'activité, aux

processus en cours, aux connexions réseau, (options Surveillance des appareils connectés domestiques, Protection

des transactions, Anti-Theft dans Autres outils), au planificateur, à ESET SysInspector et à ESET SysRescue. Pour

plus d'informations sur les outils, reportez-vous au chapitre Outils d'ESET Internet Security.

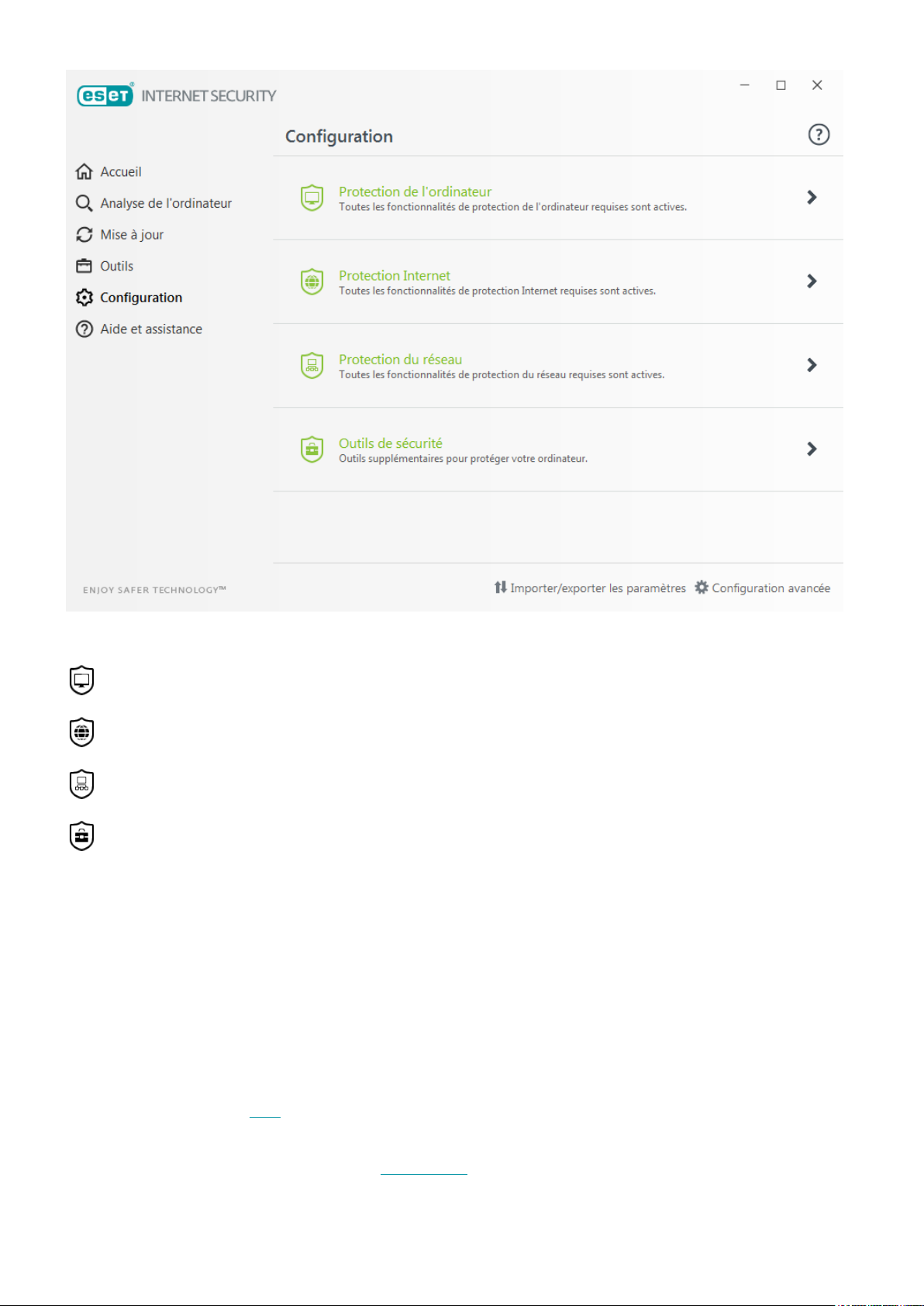

Configuration – Sélectionnez cette option pour régler le niveau de sécurité de votre ordinateur, d'Internet, de la

protection réseau et des outils de sécurité.

Aide et assistance – Permet d'accéder aux fichiers d'aide, à la base de connaissances ESET, au site d'ESET et aux

liens nécessaires à l'envoi d'une requête d'assistance.

14

Page 21

La section Accueil contient des informations importantes sur le niveau de protection actuel de votre ordinateur. La

fenêtre d'état affiche les fonctionnalités utilisées fréquemment dans ESET Internet Security. La date d'expiration du

programme et les informations sur la dernière mise à jour figurent également ici.

L'icône verte et l'état vert Protection maximale indiquent que la protection maximale est assurée.

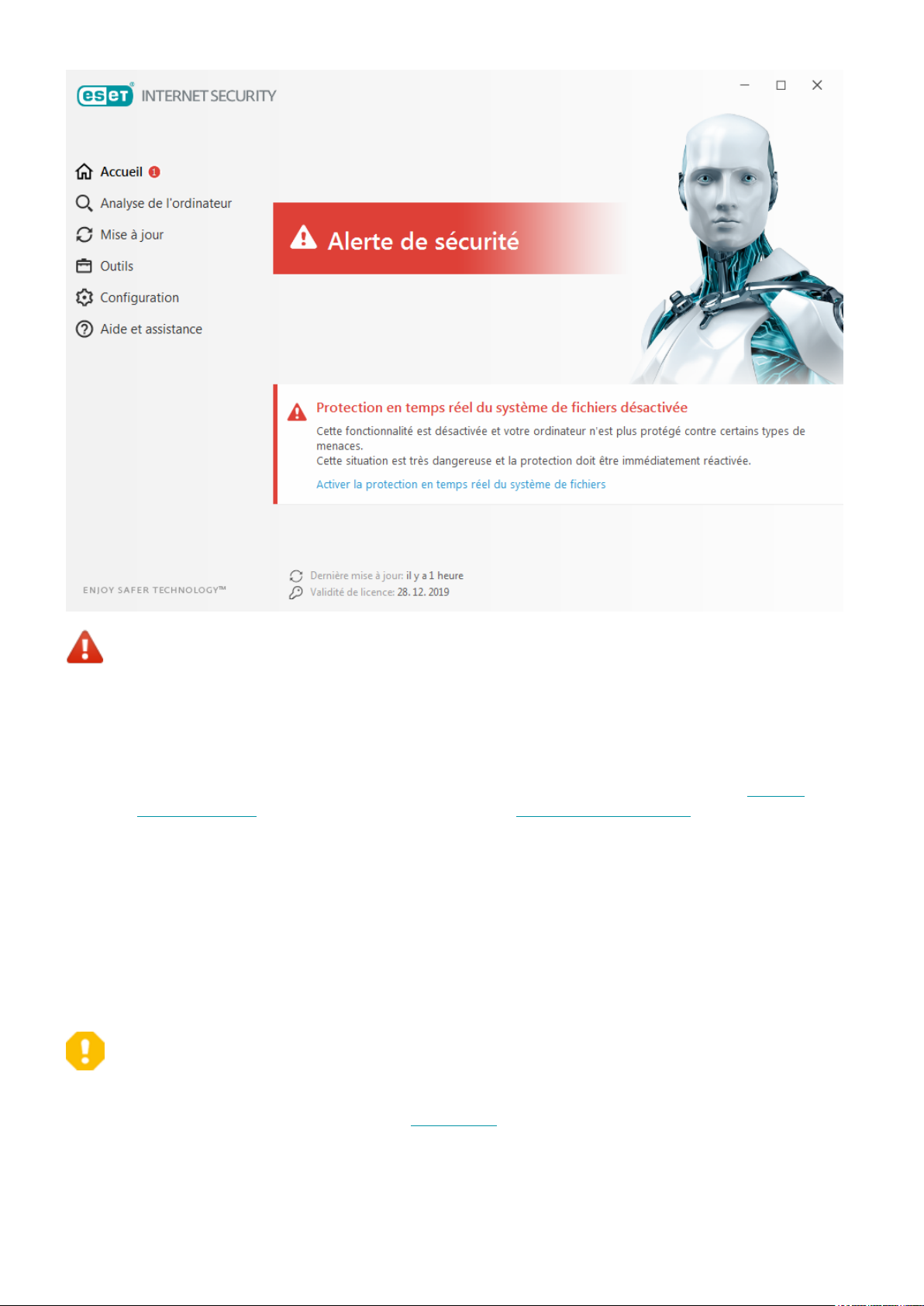

Que faire lorsque le programme ne fonctionne pas correctement ?

Si un module de protection actif fonctionne correctement, l'icône d'état de la protection est verte. Une icône

représentant un point d'exclamation rouge ou orange indique que la protection maximale n'est pas garantie. Des

informations supplémentaires sur l'état de protection de chaque module, ainsi que des suggestions de solution

permettant de restaurer la protection complète, sont affichées dans l'Accueil. Pour changer l'état des différents

modules, cliquez sur Configuration, puis sur le module souhaité.

15

Page 22

L'icône rouge et l'état rouge « La protection maximale n'est pas assurée » signalent des problèmes critiques.

Cet état peut être affiché pour différentes raisons, par exemple :

• Produit non activé : vous pouvez activer ESET Internet Security depuis l'Accueil en cliquant sur

Activer le produit ou sur Acheter maintenant sous l'état de la protection.

• Le moteur de détection n'est plus à jour – Cette erreur apparaît après plusieurs tentatives

infructueuses de mise à jour de la base des signatures de virus. Nous vous conseillons de vérifier les

paramètres de mise à jour. Cette erreur provient généralement de l'entrée incorrecte de données

d'authentification ou de la configuration incorrecte des paramètres de connexion.

• Protection antivirus et antispyware désactivée : vous pouvez réactiver la protection antivirus et

antispyware en cliquant sur Activer la protection antivirus et antispyware.

• Pare-feu ESET désactivé : ce problème est également signalé par une notification de sécurité à côté

de l'élément Réseau de votre bureau. Vous pouvez réactiver la protection réseau en cliquant sur

Activer le pare-feu.

• Licence arrivée à expiration : cette information est indiquée par l'icône d'état de protection qui

devient rouge. Le programme ne peut plus effectuer de mise à jour après expiration de la licence. Suivez

les instructions de la fenêtre d'alerte pour renouveler la licence.

L'icône orange indique une protection limitée. Par exemple, il peut s'agir d'un problème de mise à jour ou de

l'imminence de l'expiration de votre licence.

Cet état peut être affiché pour différentes raisons :

16

• Mode joueur activé : l'activation du mode joueur représente un risque potentiel pour la sécurité.

L'activation de cette fonctionnalité désactive toutes les fenêtres contextuelles et arrête toutes les tâches

planifiées.

• Votre licence va arriver prochainement à expiration : cette information est donnée par l'icône

d'état de protection qui affiche un point d'exclamation à côté de l'horloge du système. Après l'expiration

Page 23

de votre licence, le programme ne peut plus se mise à jour et l'icône d'état de la protection devient

rouge.

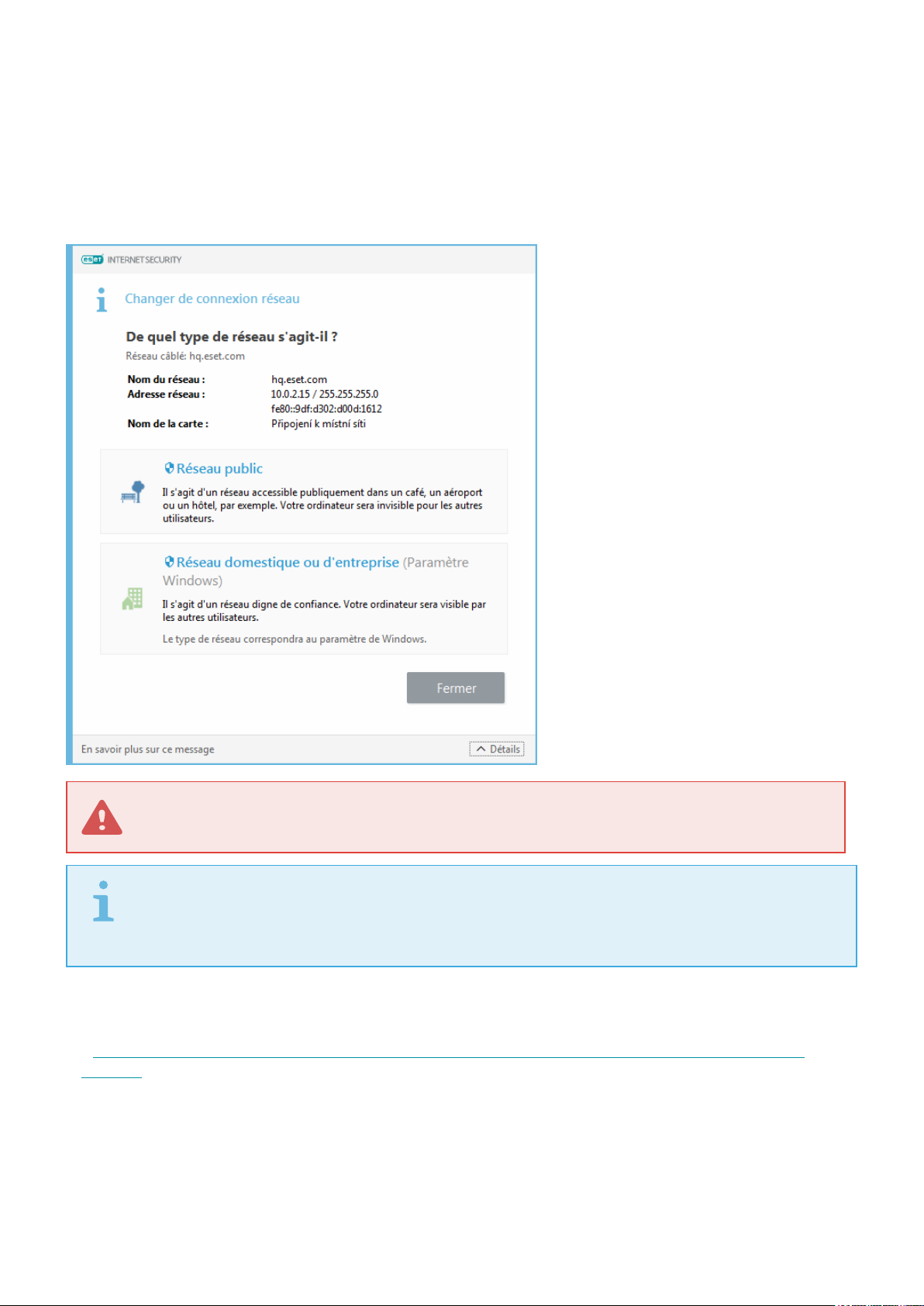

Si vous ne parvenez pas à résoudre le problème à l'aide des solutions suggérées, cliquez sur Aide et assistance