Page 1

Vigor3100 Serie

Benutzerhandbuch

Version: 2.0

Datum: 2007/11/27

Copyright 2007 DrayTek Corp. Alle Rechte vorbehalten.

Diese Veröffentlichung beinhaltet Informationen, welche durch urheberrechtlich geschützt sind. Sie dürfen weder im

Ganzen noch als Teile ohne schriftliche Genehmigung reproduziert, versendet, überschrieben, übersetzt oder zum

Download bereit gestellt werden.

Microsoft ist eine registrierte Handelsmarke von Microsoft Corp.

Windows, Windows 95, 98, Me, NT, 2000, XP sowie Explorer sind Handelsmarken von Microsoft Corp.

Apple und Mac OS sind eingetragene Handelsmarken von Apple Computer Inc.

Andere Produkte können Handelsmarken bzw. eingetragene Warenzeichen ihrer jeweiligen Hersteller sein.

Page 2

Vigor3100 Serie

Dieses Produkt wurde entworfen und ist zertifiziert für die EG und Schweiz.

II Vigor3100 Serie Benutzerhandbuch

Page 3

Vigor3100-Serie

Inhaltsverzeichnis

Inhaltsverzeichnis

Einleitung...........................................................................................................................1

1.Anschlüsse und Kontrolllampen (LED)......................................................................................2

1.1.1 Vorderansicht des Vigor3100...................................................................................... 2

1.2 Hardware Installation.................................................................................................... 3

1.2.1 19“ Anschluss Mouting Kit......................................................................................... 4

Systemkonfiguration.........................................................................................................5

2.1 Ändern des Passworts............................................................................................................5

2.2 Schnellstart Assistent.............................................................................................................7

2.2.1 Einstellen der Internetanbindung................................................................................ 7

2.2.2 PPPoE/PPPoA.......................................................................................................... 10

2.2.3 Bridged IP................................................................................................................. 12

2.2.4 Routed IP.................................................................................................................. 13

2.3 DSL Einstellungen................................................................................................................14

2.4 Onlinestatus..........................................................................................................................14

2.5 Status Leiste.........................................................................................................................16

Erweiterte Einstellungen..................................................................................................17

3.1 Einwahl ins Internet..............................................................................................................17

3.1.1 Grundlagen............................................................................................................... 17

3.2 LAN......................................................................................................................................18

3.2.1 Grundlagen............................................................................................................... 18

3.3 NAT.......................................................................................................................................19

3.3.1 Portumleitung............................................................................................................ 19

3.3.2 DMZ Host.................................................................................................................. 19

3.3.3 Offene Ports.............................................................................................................. 20

3.3.4 Liste gebräuchlicher Ports........................................................................................ 20

3.4 Firewall.................................................................................................................................21

3.4.1 Grundlagen............................................................................................................... 21

3.4.2 Basiskonfiguration..................................................................................................... 21

3.4.3 Filtereinstellungen..................................................................................................... 22

3.IM Filter........................................................................................................................... 23

3.4.5 P2P Filter.................................................................................................................. 23

3.4.6 DoS Abwehr.............................................................................................................. 23

3.4.7 Inhaltsbezogener URL-Filter..................................................................................... 24

3.4.8 Inhaltsbezogener Web-Filter..................................................................................... 24

3.5 Anwendungen.......................................................................................................................25

3.5.1 Dynamisches DNS.................................................................................................... 25

3.5.2 Verbindungstimer...................................................................................................... 25

3.5.3 RADIUS.................................................................................................................... 26

3.5.4 UPnP........................................................................................................................ 26

3.5.5 QoS........................................................................................................................... 26

3.6 VPN und externe Einwahl.....................................................................................................27

3.6.1 Einwahlmöglichkeiten............................................................................................... 27

3.6.2 PPP Einstellungen.................................................................................................... 27

3.6.3 IPSec Grundeinstellungen........................................................................................ 29

3.6.4 IPSec Identität........................................................................................................... 31

Vigor3100 Serie Benutzerhandbuch III

Page 4

Vigor3100 Serie

3.6.5 Externe Benutzer ..................................................................................................... 32

3.6.6 LAN-zu-LAN.............................................................................................................. 35

3.6.7 Verbindungsmanagement......................................................................................... 42

3.7 Zertifikatsverwaltung.............................................................................................................43

3.7.1 lokales Zertifikat........................................................................................................ 44

3.7.2 vertrauenswürdiges CA Zertifikat.............................................................................. 45

3.8 Systemmanagement.............................................................................................................46

3.8.1 Systemstatus............................................................................................................ 46

3.8.2 Administrator Passwort............................................................................................. 47

3.8.3 Konfiguration sichern................................................................................................ 47

3.8.4 SysLog und E-Mail Alarm......................................................................................... 48

3.8.5 Zeit und Datum......................................................................................................... 49

3.8.6 Verwaltung ............................................................................................................... 50

3.8.7 Neustart.................................................................................................................... 51

3.8.8 Firmware aktualisieren ............................................................................................ 51

3.9 Diagnose Tools.....................................................................................................................52

3.9.1 WAN Verbindungen.................................................................................................. 52

3.9.2 Anwahl-Auslöser....................................................................................................... 52

3.9.3 Routing Tabelle......................................................................................................... 52

3.9.4 ARP Cache Tabelle.................................................................................................. 53

3.9.5 DHCP Tabelle........................................................................................................... 53

3.9.6 NAT Tabelle.............................................................................................................. 54

3.9.7 Ping........................................................................................................................... 54

3.9.8 Datenfluss-Monitor.................................................................................................... 55

3.9.9 Trace Route.............................................................................................................. 56

IV Vigor3100 Serie Benutzerhandbuch

Page 5

Vigor3100-Serie

Vigor3100 Serie Benutzerhandbuch V

Page 6

Vigor3100 Serie

VI Vigor3100 Serie Benutzerhandbuch

Page 7

Vigor3100 Serie - Router

Einleitung

Einleitung

Die Vigor3100 Serie stellt mit dem integrierten SDSL Modem eine

außergewöhnliche Bandbreite für den Internetzugang zur Verfügung. So ist ein

Down- und Uploadstream von je bis zu 2.3 Mbit/s (S-DSL) möglich, was jede

Internetverbindung aufwertet – egal ob diese privat oder im Büro genutzt wird.

Die Sicherheit Ihres Netzwerks gewährt die Vigor3100-Serie durch eine integrierte

Firewall mit erweiterten Funktionen, wie Stateful Packet Inspection (SPI) zum

Erkennen und Verwerfen von bösartigen Datenpaketen, NAT mit Multi-VPN PassThrough, konfigurierbarem Web-Filter zur elterlichen Kontrolle und zum Schutz vor

dem Internet-Missbrauch, sowie viele weitere Funktionen.

Ihr Vigor 3100 ist mit 32 VPN Tunnel ausgestattet, auf die Sie auch alle Firewall

Regeln einsetzen können. Die Hardeware basierte DES/3DES Engine, ermöglicht

den verschlüsselten Aufbau von VPN Tunnel über das Internet, ohne

Leistungsverluste, im Vergleich zur einer reinen Software Verschlüsselung.

Vigor3100 Serie Benutzerhandbuch

1

Page 8

Vigor3100 Serie - Router

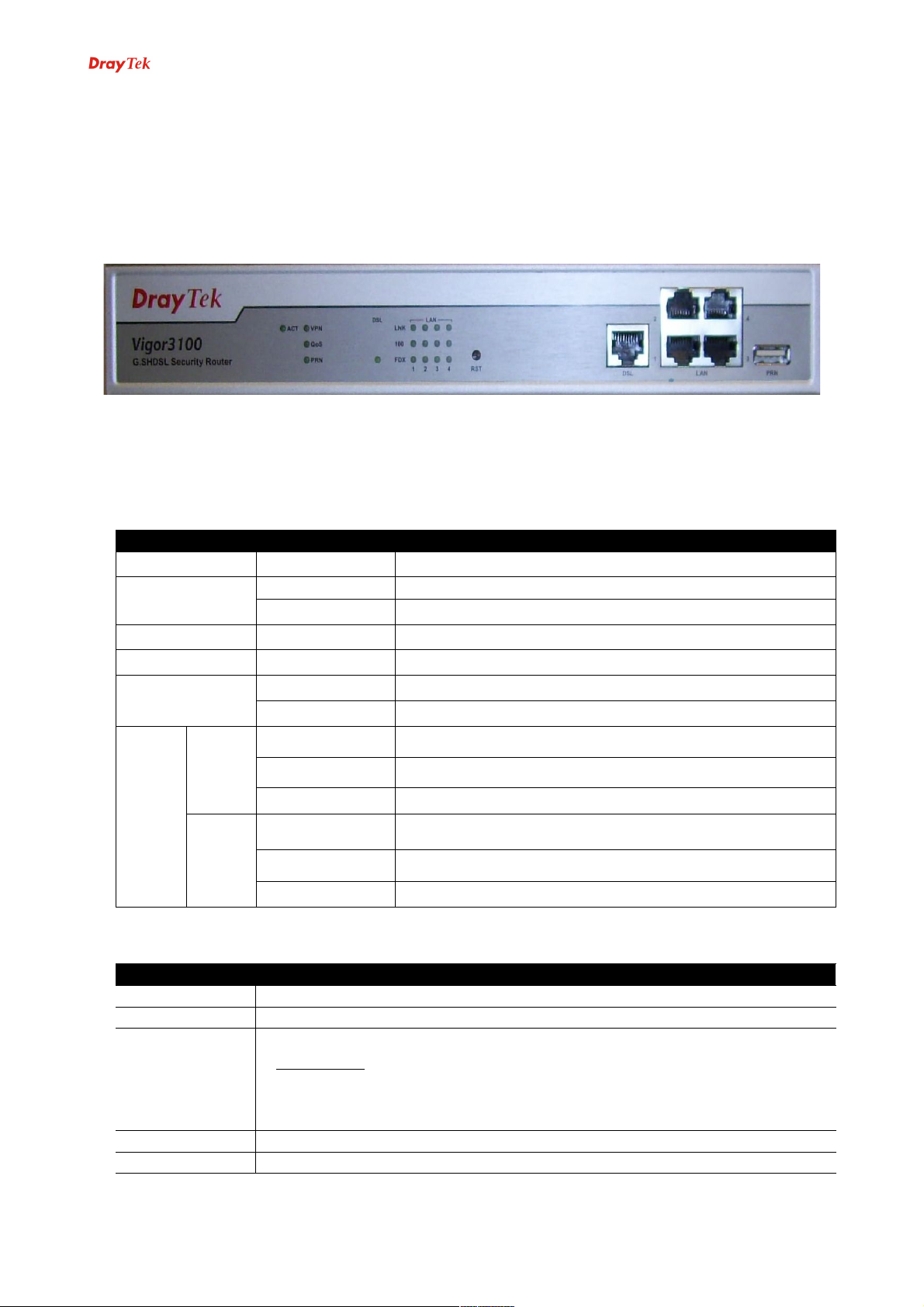

1.1.Anschlüsse und Kontrolllampen (LED)

Anschlüsse und Kontrolllampen (LED)

1.1.1 Vorderansicht des Vigor3100

1.1.1 Vorderansicht des Vigor3100

LED Status Beschreibung

VPN An Eine VPN-Verbindung ist aktiv

QoS An

Die QoS Funktion ist aktiv

Aus

Die QoS Funktion ist deaktiviert

Printer An

Die USB Schnittstelle ist aktiv

DSL An

SDSL Leitung aktiv und verbunden

ACT (Activity)

An Der Vigor ist angeschaltet

Blinkend

Der Vigor ist angeschaltet und arbeitet normal

LAN

(1, 2, 3,

4)

LNK

FDX

Nicht an

Eine 10Mbit/s ist an diesem Port installiert

An

Eine 100Mbit/s ist an diesem Port installiert

Blinkend

Ethernet Datenpakete werden transferiert

Nicht an

Halb duplex Verbindung

An

Full duplex Verbindung

Blinkend

Paket Fehler / Kollision

Schnittstelle Beschreibung

PWR Anschluss für Kaltkabel 220V Anschluss (Rückseite)

ON/OFF Schalter für die Stromversorgung (Rückseite)

RST

Factory Reset

Auf Werkseinstellungen zurücksetzen.

Anwendung: Vigor anschalten (ACT LED blinkt). Die versenkte Taste länger

als fünf Sekunden drücken. Wenn die ACT LED beginnt schneller als normal

zu blinken, kann die Taste losgelassen werden. Jetzt wird der Vigor mit den

Werkseinstellungen neu gestartet.

DSL Schnittstelle zum Internetzugang über die SDSL Leitung

LAN 4 – 1 Schnittstelle für lokale Netzwerkgeräte

Vigor3100 Serie Benutzerhandbuch

2

Page 9

Vigor3100 Serie - Router

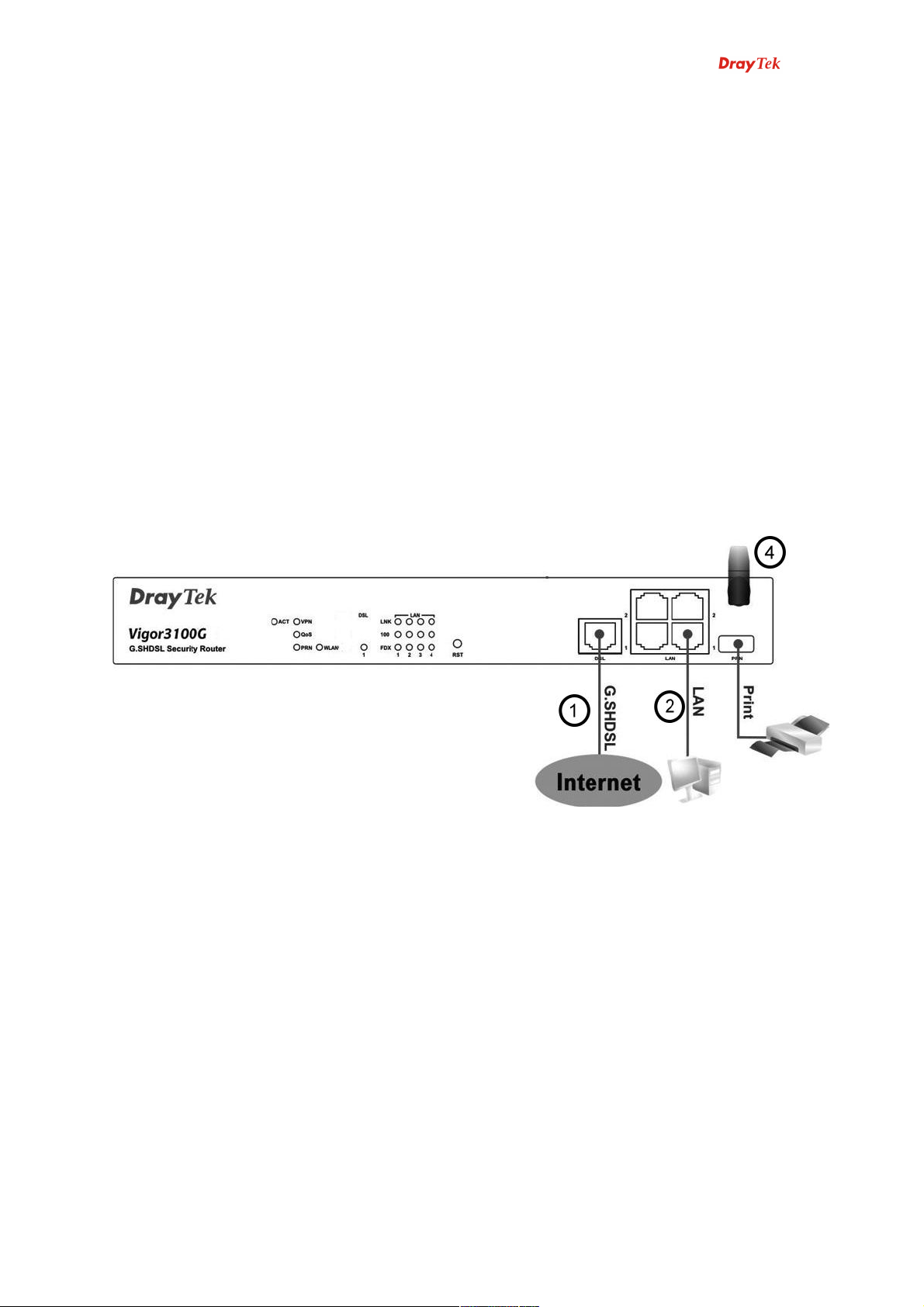

1.2 Hardware Installation

1.2 Hardware Installation

Bevor Sie die Konfiguration des Vigors beginnen, überprüfen Sie bitte, ob alle Anschlüsse

korrekt verbunden sind.

1.Verbinden Sie Ihren Router mit dem SDSL Anschluss Ihres Providers mit dem Netzkabel

(RJ11 auf RJ-45 oder RJ 45 auf RJ 45). Für Deutschland benutzen Sie bitte das TAE auf RJ45 Kabel. Schließen Sie den RJ-45 an den DSL-Port Ihres Routers.

2.Verbinden Sie einen beliebigen LAN-Port (P1, P2, P3, P4) mit der Netzwerkkarte Ihres

Computers. Verwenden Sie hierfür das blaue RJ45-Kabel. Sie können bis zu vier PCs direkt

anschließen.

3.Versorgen Sie den Vigor mit Strom. Benutzen Sie den beiliegenden Stromanschluss Kabel..

4.Schalten Sie den Vigor an.

5.Prüfen Sie die ACT sowie die LAN LEDs, um sicher zu gehen, dass alle

Netzwerkverbindungen korrekt angeschlossen sind.

(Detaillierte Informationen zum LED Status finden Sie im Abschnitt 1.1.)

Vigor3100 Serie Benutzerhandbuch

3

Page 10

Vigor3100 Serie - Router

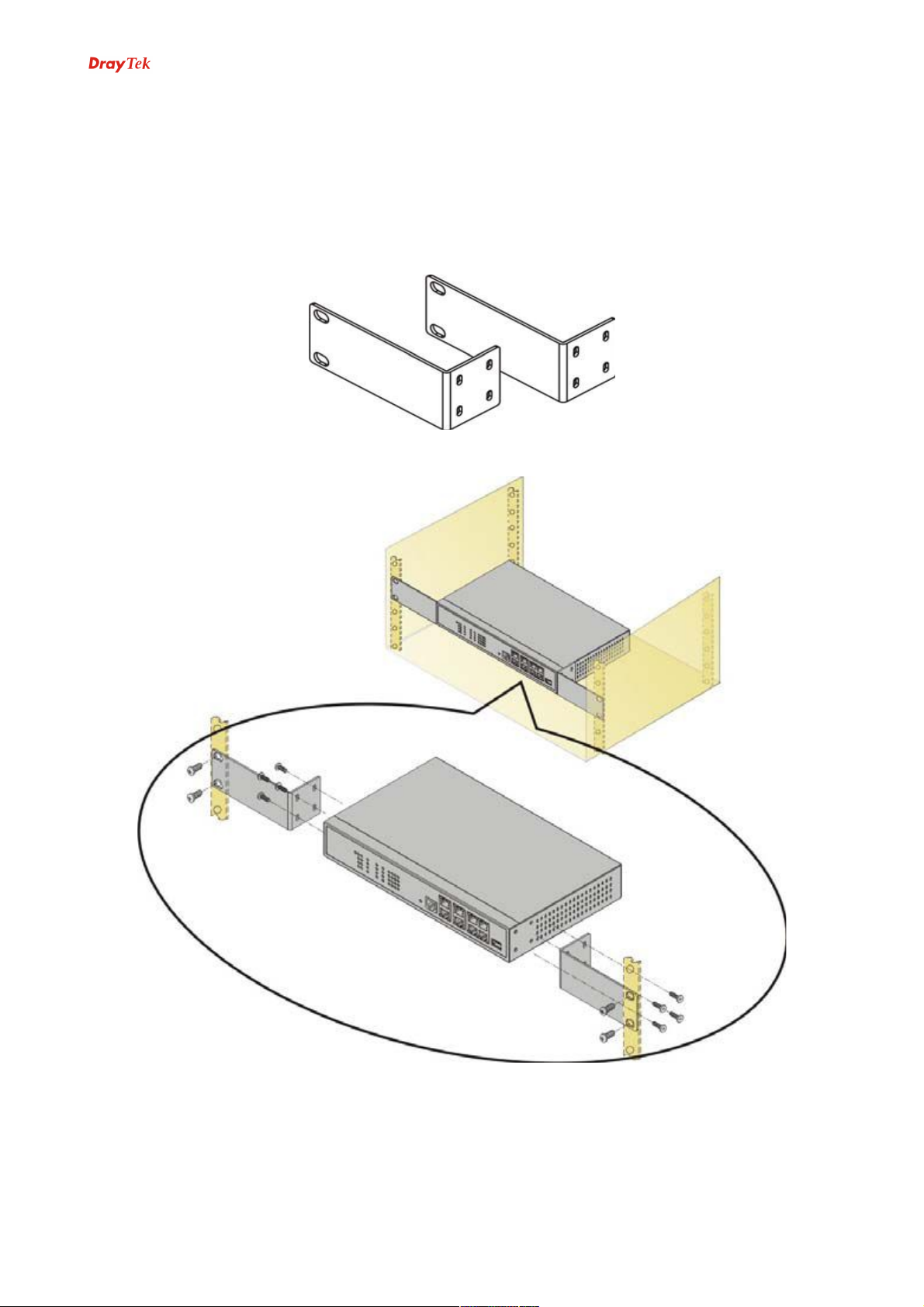

1.2.1 19“ Anschluss Mouting Kit

1.2.1 19“ Anschluss Mouting Kit

Ihr Vigor 3100 Router können Sie Problemlos in 19” Schränke montieren. Hierfür benutzen

Sie bitte das mitgelieferte Zubehör.

Vigor3100 Serie Benutzerhandbuch

4

Page 11

Vigor3100 Serie - Router

2

Systemkonfiguration

Systemkonfiguration

Damit es einzig Ihnen obliegt, Konfigurationen an dem Vigor vorzunehmen, sollten Sie als

erstes ein Zugangspasswort vergeben.

Diese Kapitel erklärt, wie das Administrator Passwort gesetzt wird und beschreibt die ersten

Schritte zu einer erfolgreichen Einwahl ins Internet.

2.1 Ändern des Passworts

2.1 Ändern des Passworts

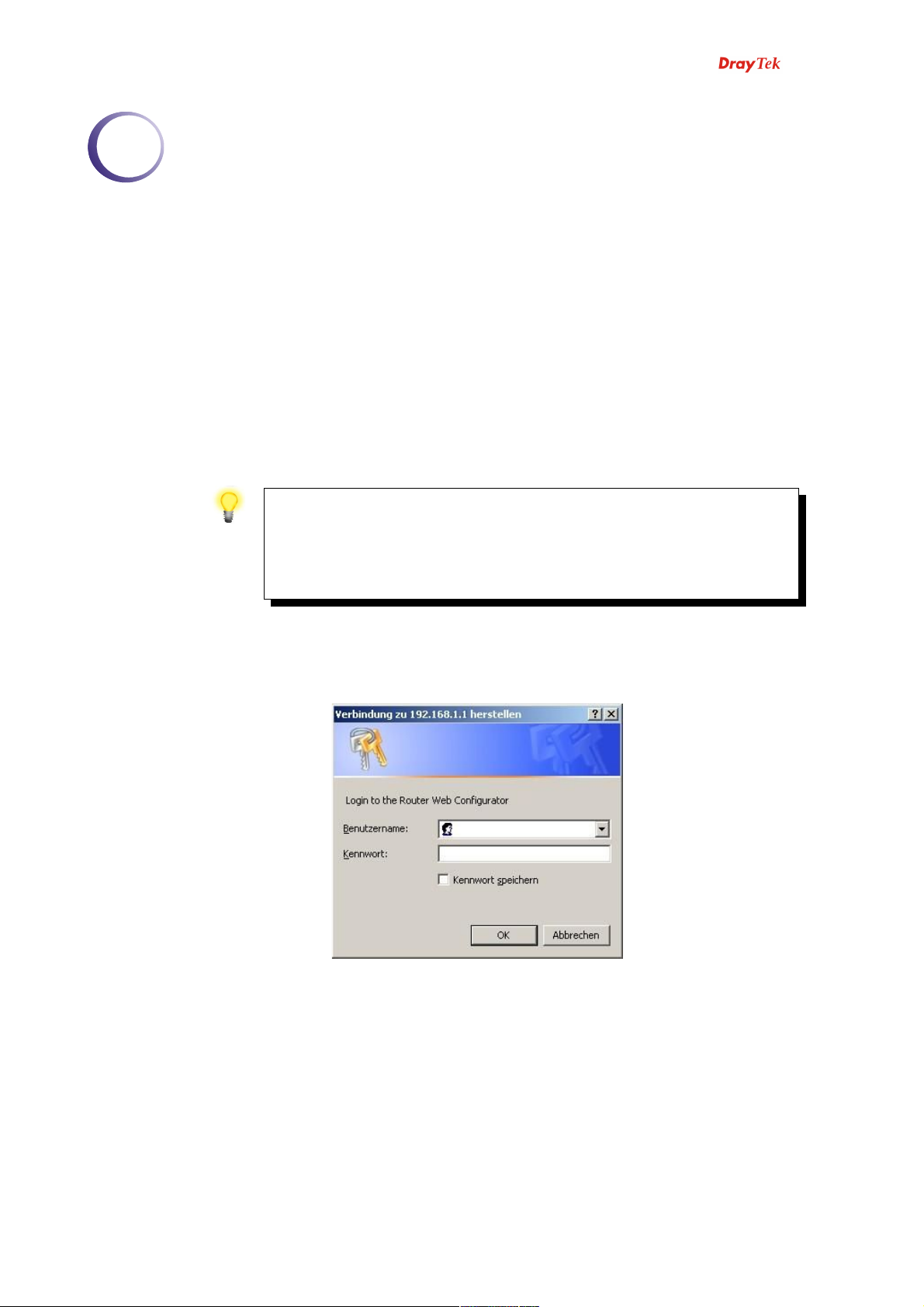

Um das Passwort Ihres Vigors zu ändern, müssen Sie zunächst auf die grafische

Benutzeroberfläche.

1.Vergewissern Sie sich, dass Ihr Computer korrekt mit dem Vigor verbunden ist (siehe

Abschnitt 1.2).

Hinweis: Ihr Computer sollte entweder die IP-Adresse automatisch

beziehen (DHCP) oder Sie vergeben eine IP aus dem gleichen

Adressbereich des Vigors. Die Standard-IP-Adresse des Vigors ist

192.168.1.1, ein Standard-Passwort exisistiert nicht. Weitere

Informationen finden Sie in dem Kapitel Problemlösungen.

2.Öffnen Sie einen Web-Browser auf Ihrem Computer (z.B. Internet Explorer oder Safari) und

geben Sie in die Adresszeile http://192.168.1.1 ein. Es erscheint ein Pop-Up Fenster und

fordert die Eingabe eines Benutzernamen und Kennworts. Da ab Werk weder ein

Benutzername noch ein Passwort vergebene wurde, bestätigen Sie die Abfrage mit OK.

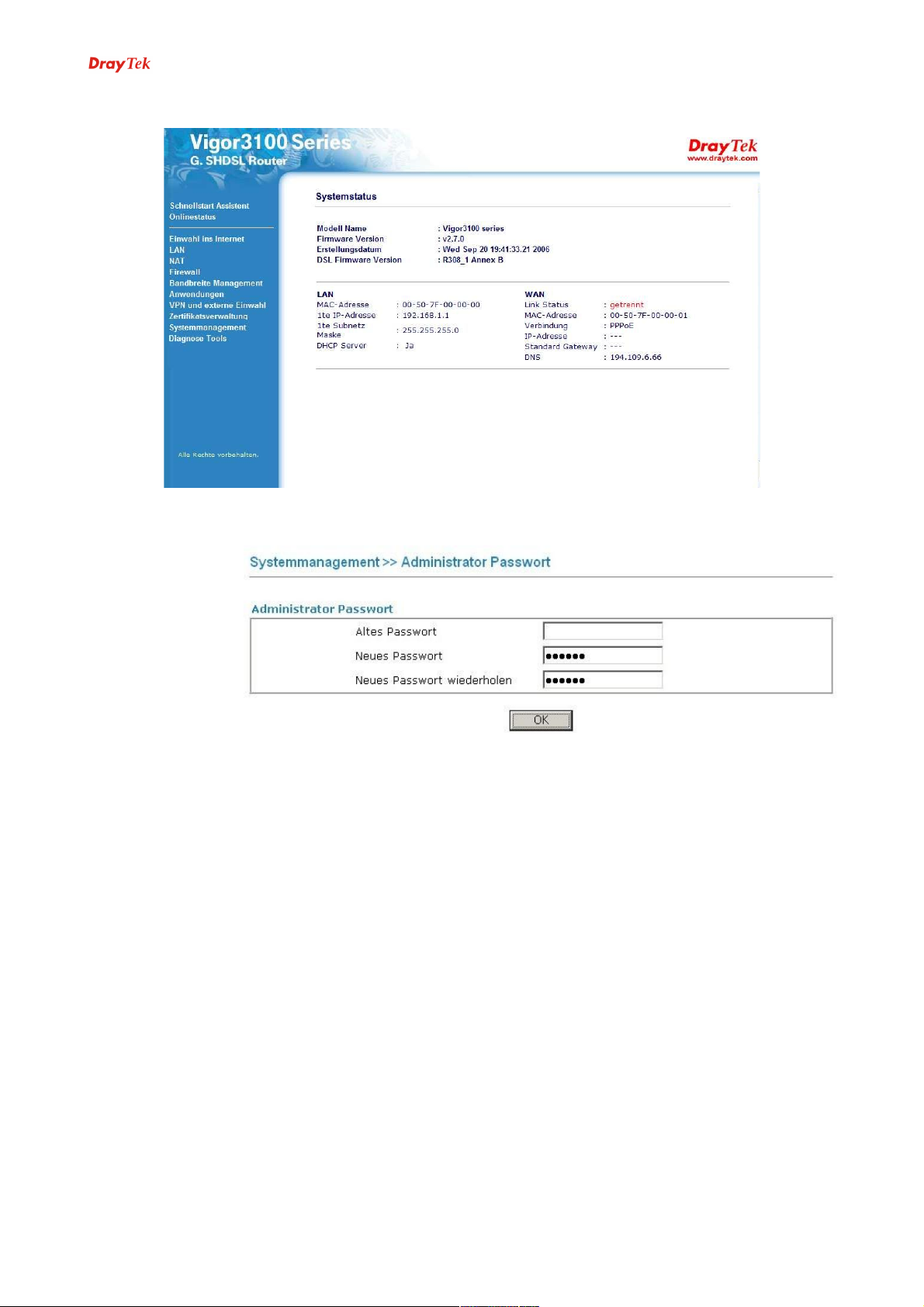

3.Als nächstes Fenster wird das Hauptmenü der grafischen Benutzeroberfläche des Vigors

erscheinen.

Vigor3100 Serie Benutzerhandbuch

5

Page 12

Vigor3100 Serie - Router

4.Navigieren Sie zum Systemmanagement und wählen Sie Administrator Passwort.

5.Geben Sie zunächst das aktuelle Passwort (ab Werk ist kein Passwort vorgegeben) in das

Feld Altes Passwort ein. Vergeben Sie nun unter Neues Passwort sowie Neues Passwort

wiederholen das Administrator Passwort. Bestätigen Sie mit OK.

6.Nun wurde das Passwort geändert. Somit sind nur noch Zugriffe mit diesem Passwort

erlaubt. Daher müssen Sie sich erneut am Vigor anmelden – dieses Mal mit dem neuen

Passwort.

Vigor3100 Serie Benutzerhandbuch

6

Page 13

Vigor3100 Serie - Router

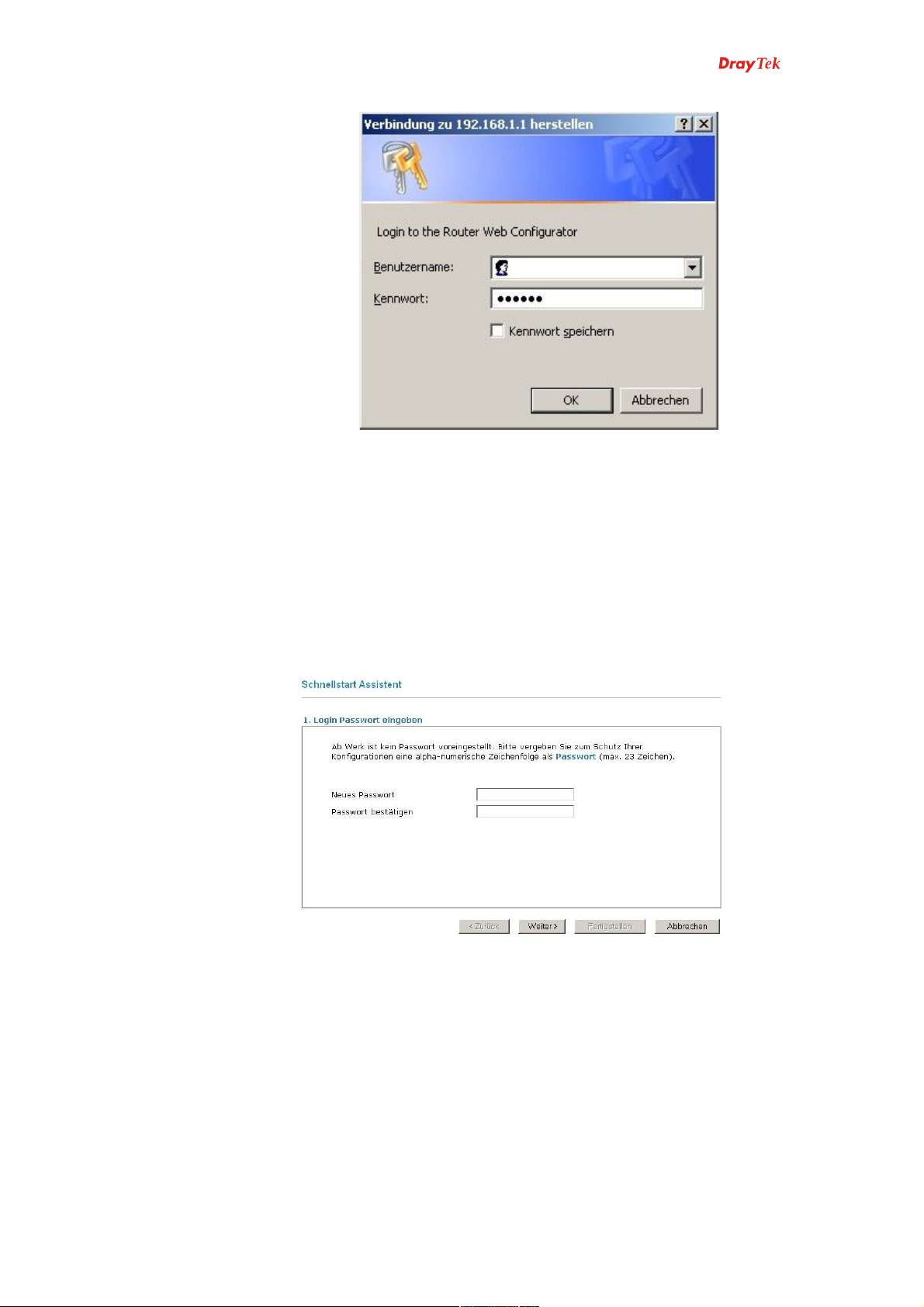

2.2 Schnellstart Assistent

2.2 Schnellstart Assistent

Der Schnellstart Assistent unterstützt Sie bei der Basiskonfiguration der relevanten

Parameter für den Zugang ins Internet. Da ab Werk kein Zugangspasswort vergeben wurde,

beginnt der Assistent mit der Aufforderung ein Passwort zu setzen. Das Passwort darf eine

Folge von Zahlen und Buchstaben mit bis zu 23 Zeichen sein. Nachdem Sie ein

Zugangspasswort eingegeben haben, klicken Sie bitte auf Weiter.

Haben Sie bereits wie in Abschnitt 2.1 erklärt ein Administrator Passwort gesetzt, so wird

dieser Punkt beim Aufruf des Schnellstart Assistenten übersprungen.

Vigor3100 Serie Benutzerhandbuch

7

Page 14

Vigor3100 Serie - Router

2.2.1 Einstellen der Internetanbindung

2.2.1 Einstellen der Internetanbindung

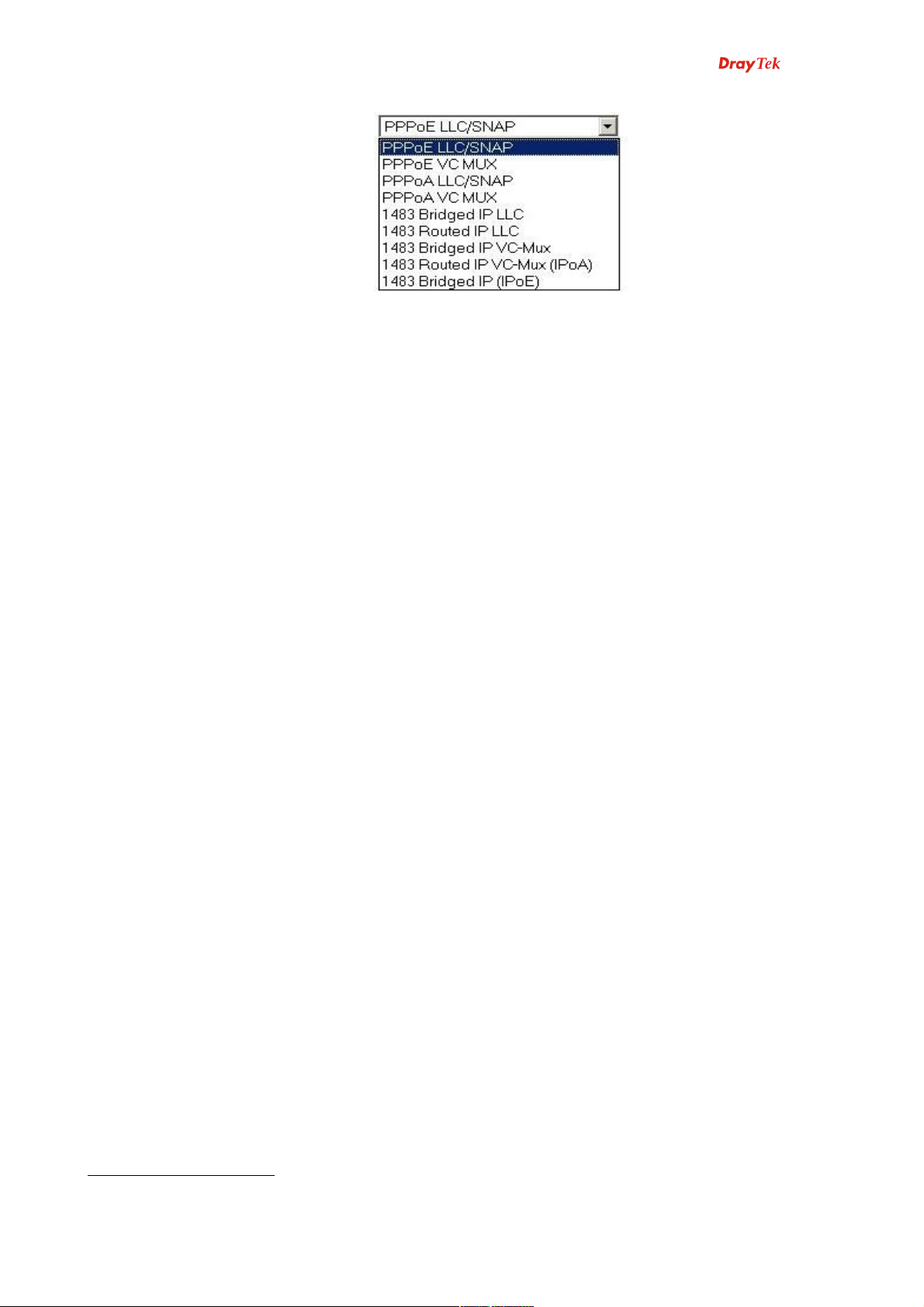

Für die Einwahl ins Internet können Sie zwischen verschiedenen Protokollen und Modi

wählen: PPPoE, PPPoA, Bridged IP oder Routed IP.

In Deutschland wird die Einwahl zu einem ISP durch PPPoE geregelt. Die Internetanbindung

in großen Teilen Österreichs und der Schweiz geschieht mittels PPPoA. Dies sind die

“normalen” Betriebsarten. Business-Lösungen, wie die Verwendung einer festen IP-Adresse,

benutzen Bridged IP bzw. Routed IP.

Zunächst müssen Sie Ihre entsprechende Art der Interneteinwahl wählen. Hier helfen die

Daten, die Ihnen Ihr Internetanbieter (Internet Service Provider, ISP) zugesendet hat.

VPI Der Virtual Path Identifier ist ein 8 bit großer Header einer ATM

Zelle. Er gibt an, wie die Zelle geroutet werden soll. ATM ist eine

weit verbreitete Methode zum Datentransfer. Die verwendeten

Zellen sind immer gleich groß.

VCI Der Virtual Channel Identifier ist ein 16 bit großes Feld einer

ATM Zelle. Hier wird das nächste Ziel der Zelle angegeben. Ein

virtueller Kanal (virtual Channel) ist eine logische Verbindung

zwischen zwei Punkten eines Netzwerks. Ein virtueller Kanal

bündelt mehrere virtuelle Pfade (virtual Path).

VPI und VCI sind verantwortlich für die Wegewahl in Weitverkehrsnetzen.

Protokoll / Kapselung Wählen Sie den IP Modus für die DSL Schnittstelle. Zur Auswahl

stehen die Modi PPPoE, PPPoA, Bridged IP und Routed IP.

Vigor3100 Serie Benutzerhandbuch

8

Page 15

Vigor3100 Serie - Router

Vorteilhaft ist, dass sich die meisten deutschen ISPs, wie T-Online und Freenet, auf die

Werte VPI=1, VCI=32 und Protokoll/Kapselung=PPPoE LLC/SNAP geeinigt haben. In

Österreich hingegen dominieren für AnnexB Gebiete die Einstellungen VPI=8, VCI=48 und

Protokoll/Kapselung=PPPoA VC MUX. Schweizer Vigor-Besitzer geben im Allgemeinen die

Werte VPI=8, VCI=35 und Protokoll/Kapselung=PPPoE LLC/SNAP ein.

1

Feste IP Haben Sie von Ihrem ISP eine feste IP-Adresse erhalten, so klicken

Sie auf Ja und definieren Sie folgend die relevanten Parameter.

Anderenfalls klicken Sie auf Nein (dynamische IP), um so eine IP

dynamisch von Ihrem ISP zugewiesen zu bekommen. In diesem

Fall entfällt auch die Eingabe der folgenden Parameter auf dieser

Seite.

IP-Adresse Geben Sie hier die feste IP an.

Subnetz Mask Weisen Sie für Routed IP und Bridged IP eine Maske zu.

Standard Gateway Weisen Sie für Routed IP und Bridged IP ein Gateway zu.

Primär DNS Weisen Sie eine IP-Adresse für den primären DNS zu.

Sekundär DNS Weisen Sie eine IP-Adresse für den sekundären DNS zu.

1

Detaillierte Informationen zu den Einstellungen erhalten Sie von Ihrem Internetabieter (ISP). Angaben ohne Gewähr.

Vigor3100 Serie Benutzerhandbuch

9

Page 16

Vigor3100 Serie - Router

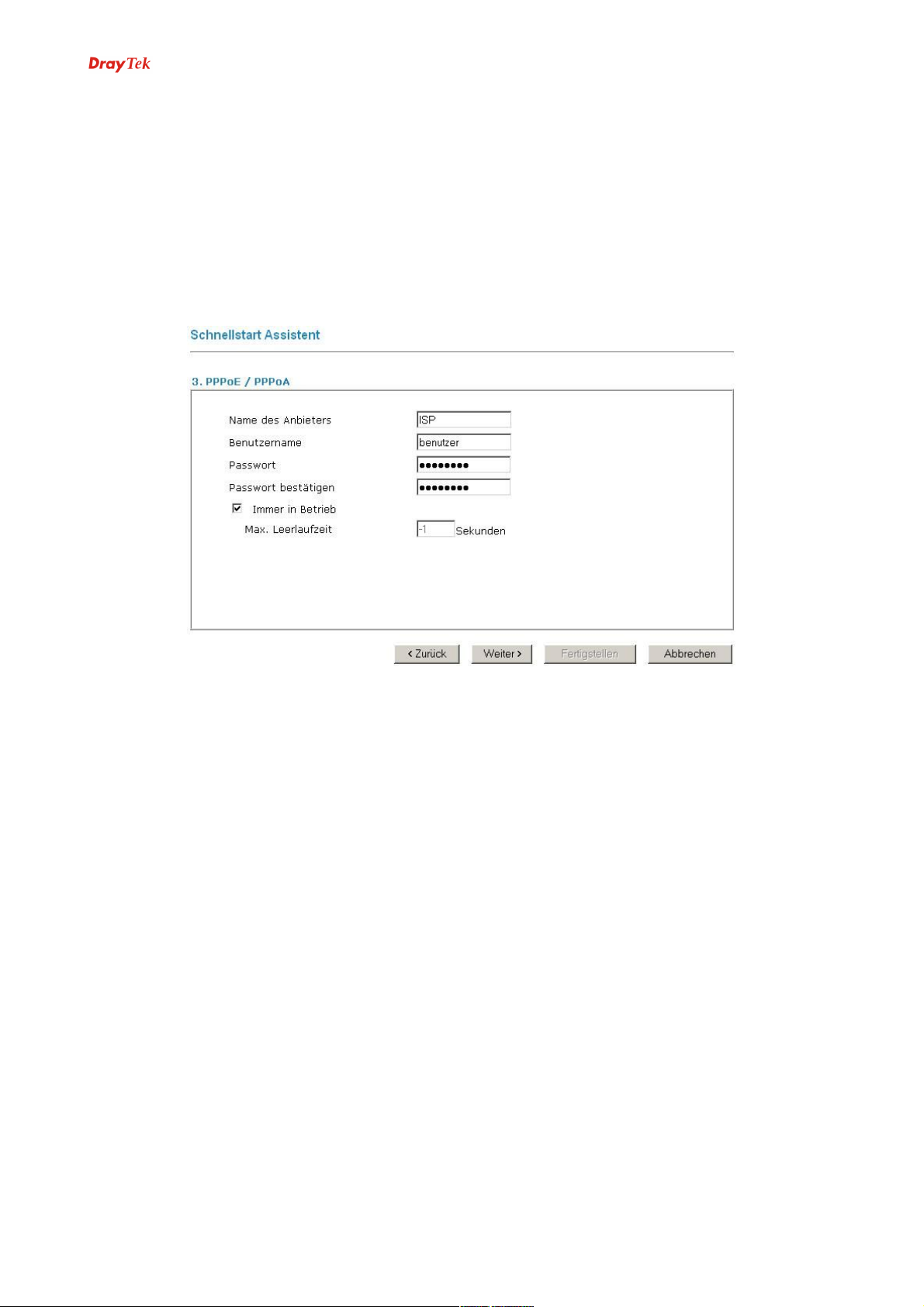

2.2.2 PPPoE/PPPoA

2.2.2 PPPoE/PPPoA

PPPoE (Point-to-Point Protocol over Ethernet) verbindet die User durch ein Ethernet mit

dem Internet und verwendet hierfür eine Breitbandleitung, welche im Allgemeinen durch eine

xDSL Leitung, ein Kabelmodem oder eine wireless Lösung bereitgestellt wird. Der

Unterschied zu PPPoA (Point-to-Point Protocol over ATM) besteht darin, dass die

Transportart nicht auf Ethernet sondern auf ATM basiert.

Die Einwahl über PPPoE/PPPoA mit einem vom Internet Anbieter bereitgestellten

Benutzernamen und Passwort ist am weitesten verbreitet.

Name des Anbieters Manche ISPs verlangen die Eingabe eines bestimmten Namens.

Ansonsten kann er frei gewählt werden.

Benutzername Geben Sie den Benutzernamen ein, welchen Sie von Ihrem ISP

erhalten haben.

Passwort Geben Sie das Passwort ein, welches Sie von Ihrem ISP erhalten

haben.

Passwort bestätigen Geben Sie das Passwort zur Bestätigung ein zweites Mal ein.

Immer in Betrieb Aktivieren Sie diese Option, damit die Internetverbindung immer

aktiv ist (dies empfiehlt sich besonders bei einer Flatrate).

Max. Leerlaufzeit Definieren Sie die Dauer, wie lange die Internetverbindung noch

gehalten werden soll, nachdem keine Anfragen aus dem Netzwerk

mehr gestellt werden.

Klicken Sie Weiter, um zur Übersicht zu gelangen.

Vigor3100 Serie Benutzerhandbuch

10

Page 17

Vigor3100 Serie - Router

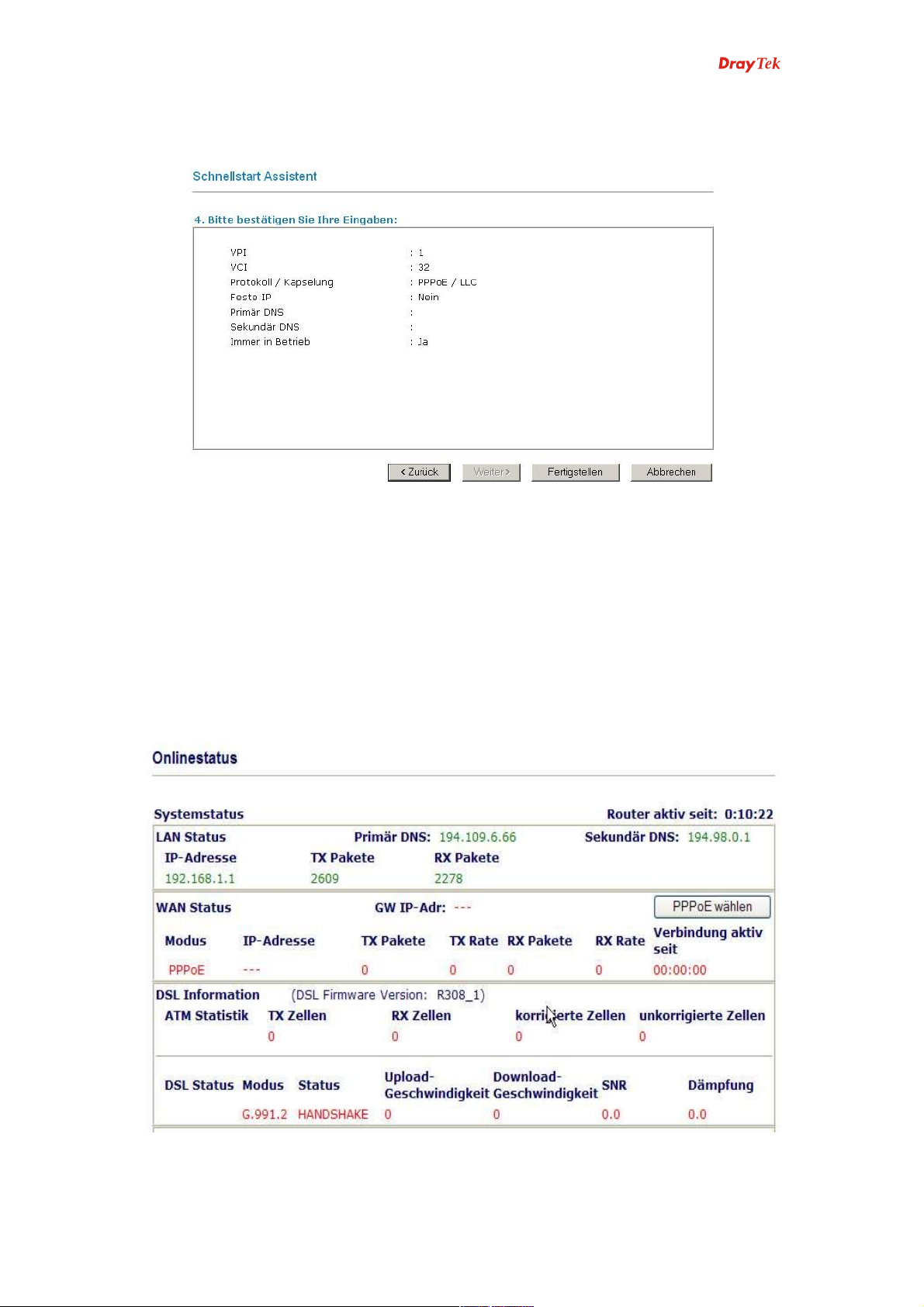

Klicken Sie auf Fertigstellen. Der Onlinestatus für PPPoE/PPPoA wird wie folgt angegeben:

Vigor3100 Serie Benutzerhandbuch

11

Page 18

Vigor3100 Serie - Router

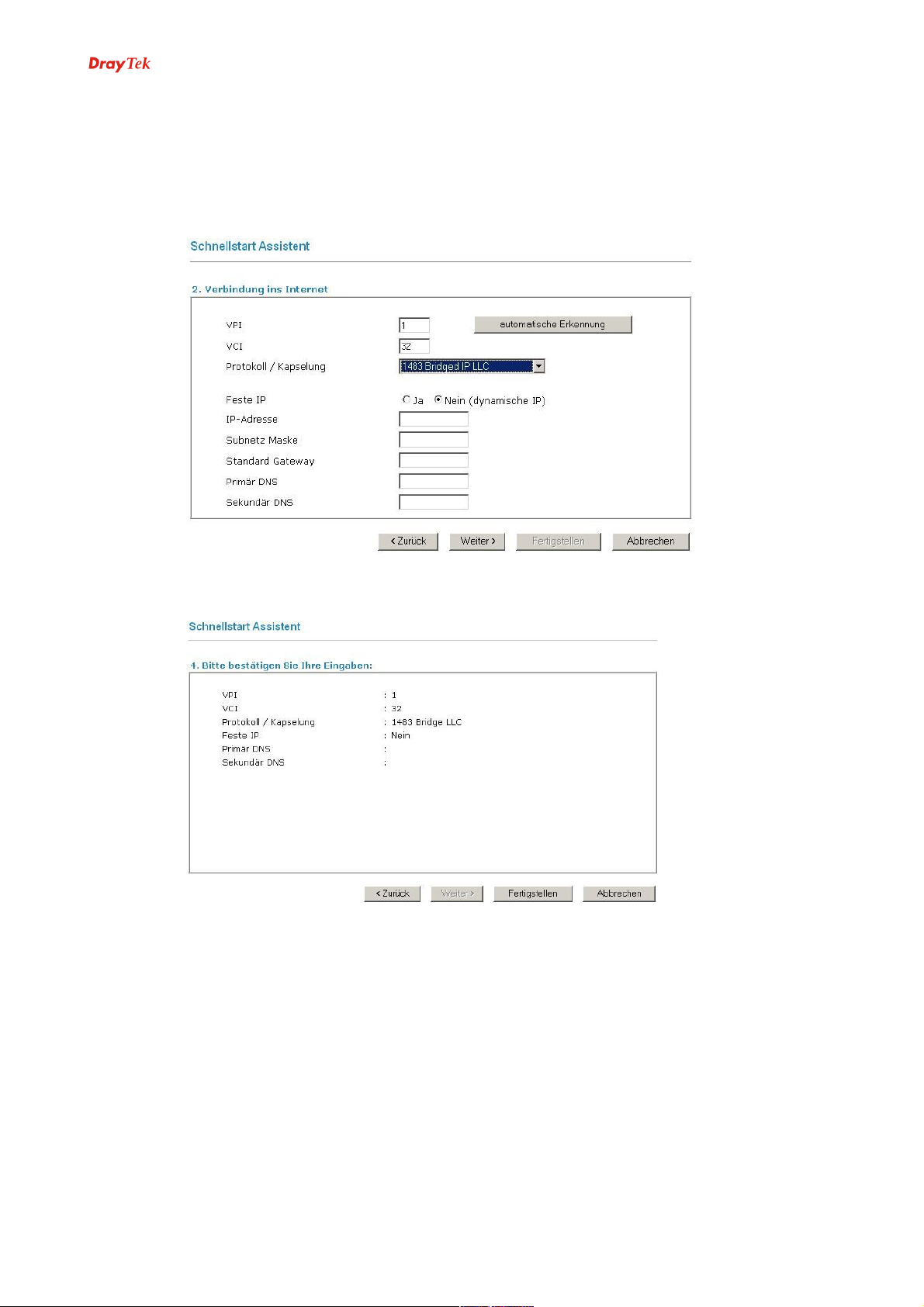

2.2.3 Bridged IP

2.2.3 Bridged IP

Wählen Sie 1483 Bridged IP als Protokoll, müssen Sie alle Parameter eingeben, die Ihnen Ihr

ISP übermittelt hat.

Nachdem Sie diese Seite konfiguriert haben, klicken Sie bitte Weiter und Sie erreichen die

folgende Seite.

Klicken Sie auf Fertigstellen. Der Onlinestatus wird wie folgt angegeben:

Vigor3100 Serie Benutzerhandbuch

12

Page 19

Vigor3100 Serie - Router

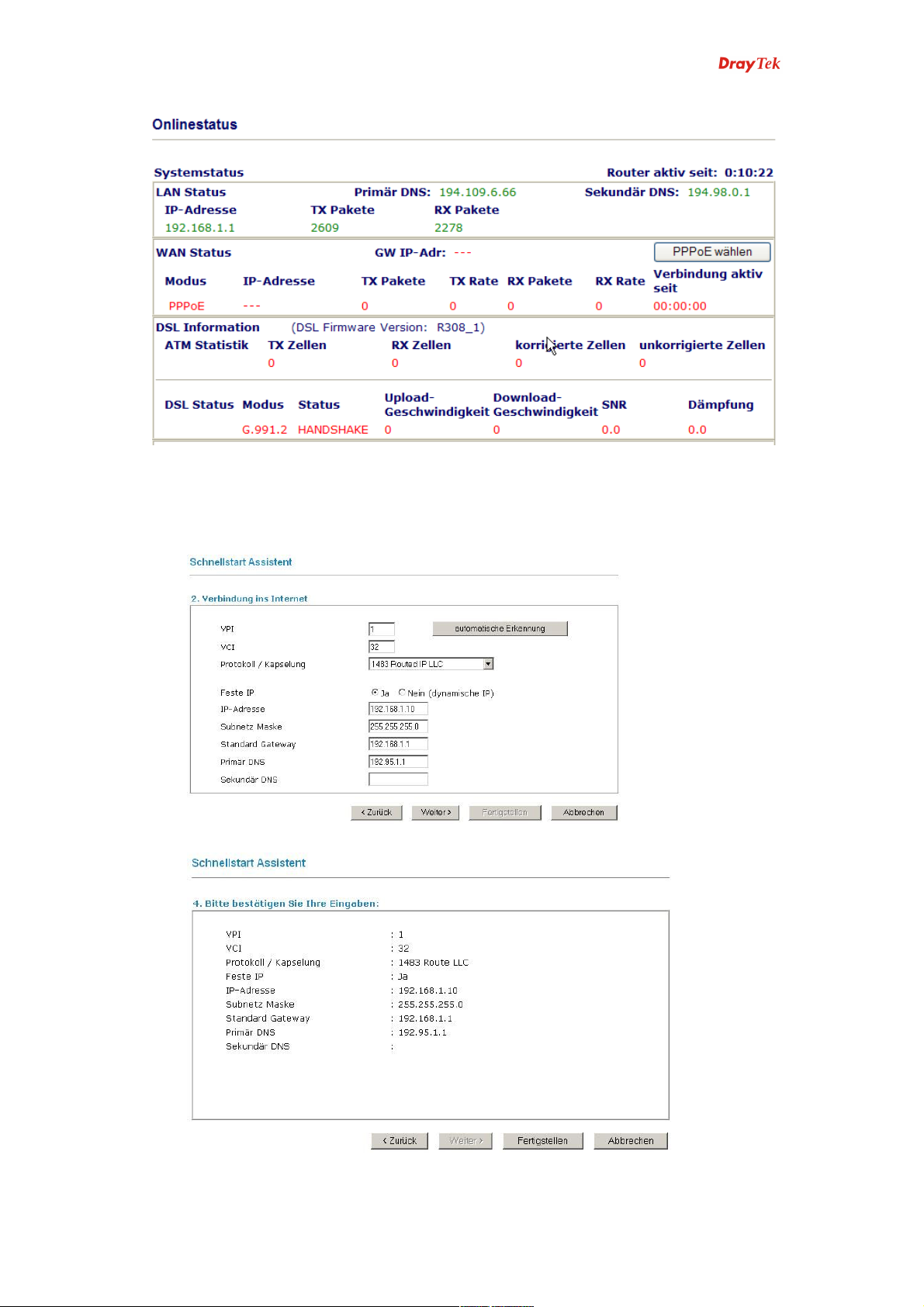

2.2.4 Routed IP

2.2.4 Routed IP

Wählen Sie 1483 Routed IP als Protokoll, müssen Sie alle Parameter eingeben, die Ihnen Ihr

ISP übermittelt hat.

Nachdem Sie diese Seite konfiguriert haben, klicken Sie bitte Weiter.

Klicken Sie auf Fertigstellen. Der Onlinestatus wird wie folgt angegeben:

Vigor3100 Serie Benutzerhandbuch

13

Page 20

Vigor3100 Serie - Router

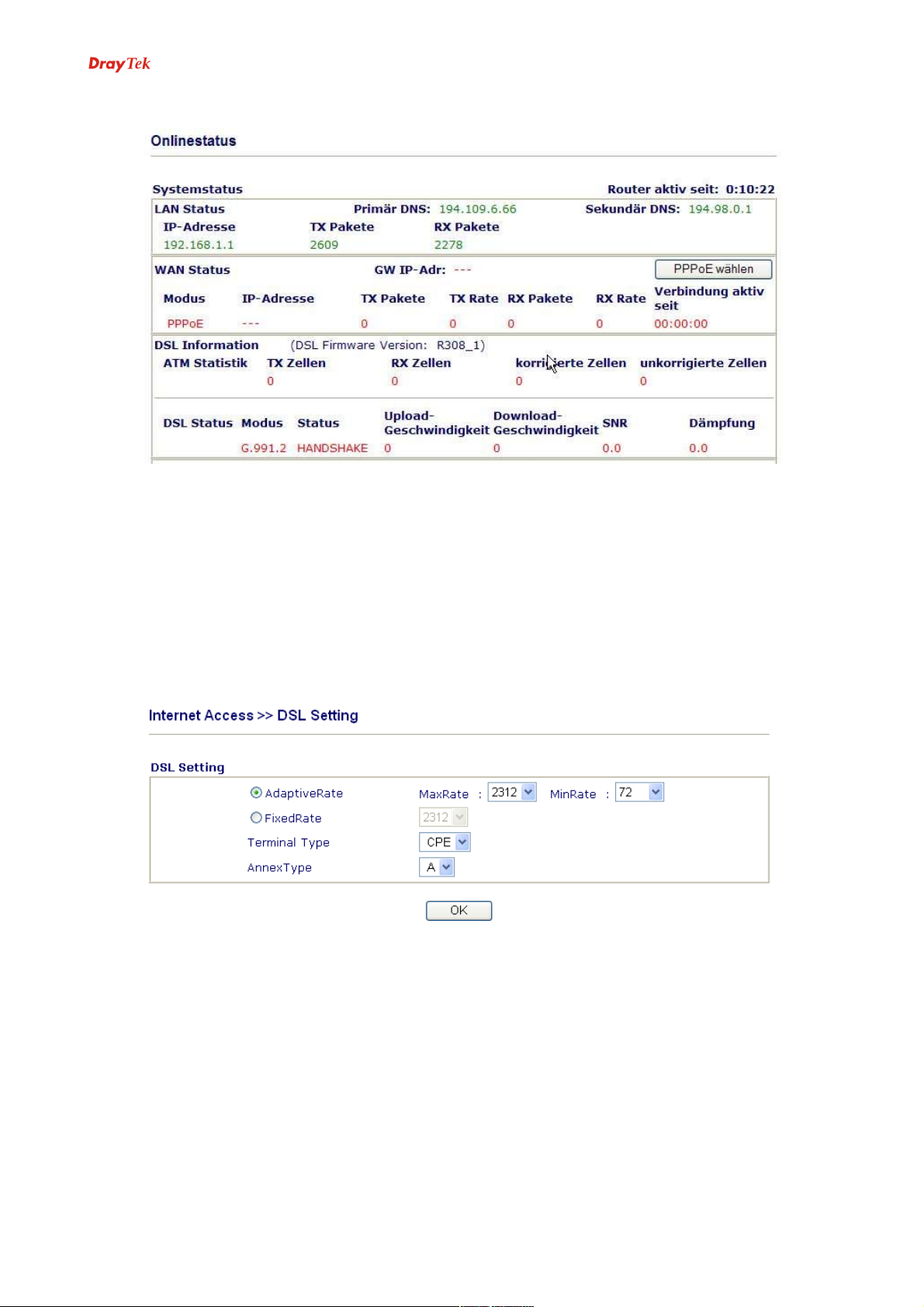

2.3 DSL Einstellungen

2.3 DSL Einstellungen

Nach Durchführung des Schnellstart Assistenten navigieren Sie zum Menü Einwahl ins

Internet und wählen Sie DSL Einstellungen um die DSL Einstellungen gemäß Ihres

Anschlusses zu konfigurieren. Bitte Wählen Sie unter Annex Typ ( A oder B ) den richtigen

Modulationstyp aus. In Deutschland ist generell Typ B auszuwählen. Bei einer falschen

Einstellung ist eine Verbindung zu Ihrem Provider nicht möglich.

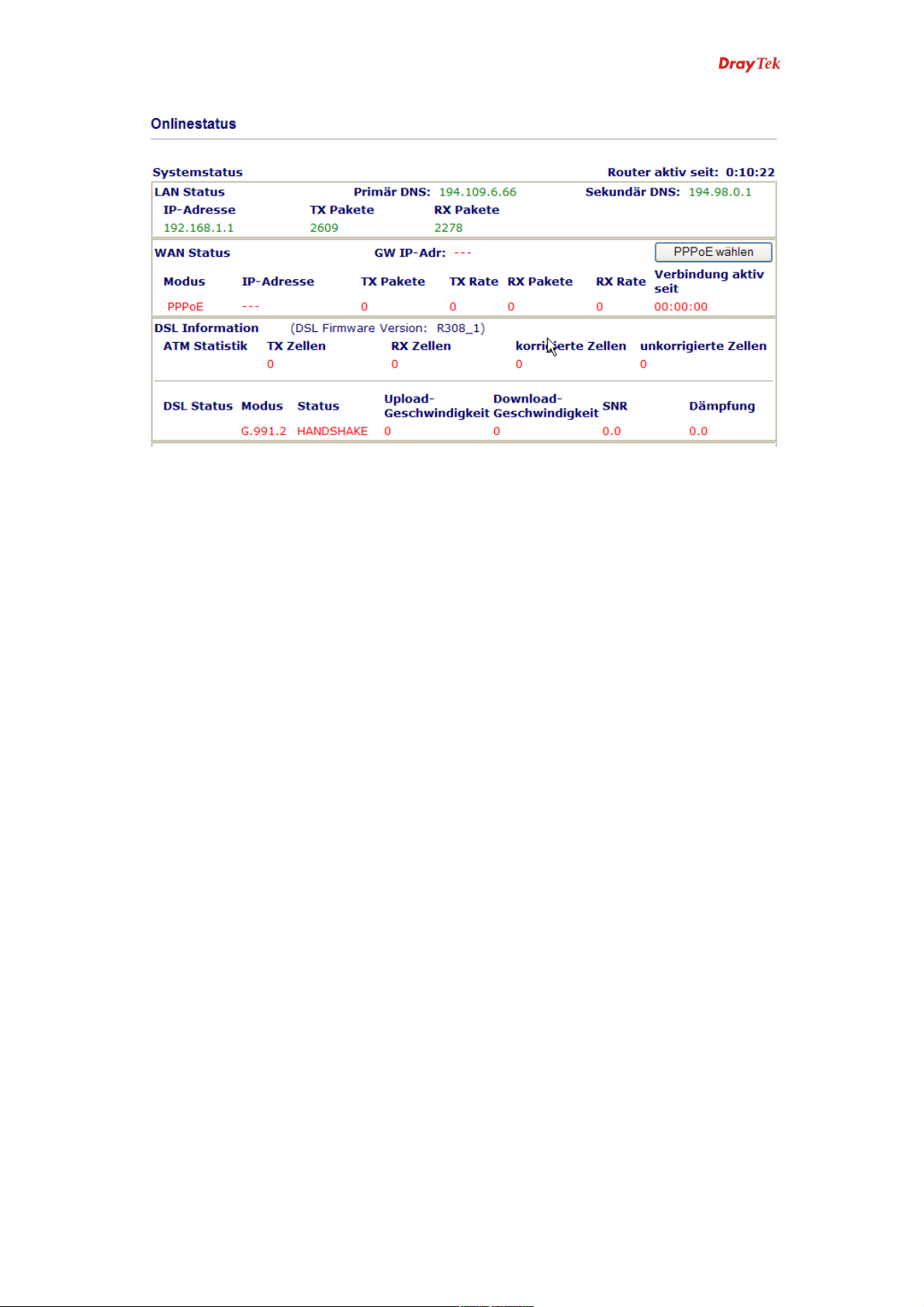

2.4 Onlinestatus

2.4 Onlinestatus

Der Onlinestatus spiegelt Ihnen einen kompletten Status des Systems und zeigt im Speziellen

die Zustände der vorhandenen Schnittstellen LAN, WAN und DSL auf einer Seite. Neben dem

gänzlichen Überblick, können Sie auch – sofern PPPoE/PPPoA gewählt wurde – die Einwahl

ins Internet manuell forcieren.

Onlinestatus von PPPoA/PPPoE

Vigor3100 Serie Benutzerhandbuch

14

Page 21

Vigor3100 Serie - Router

Primär DNS Zeigt die zugewiesene IP-Adresse des primären DNS-Servers.

Sekundär DNS Zeigt die zugewiesene IP-Adresse des sekundären DNS-Servers.

IP-Adresse (in LAN) Zeigt die IP-Adresse der WAN Schnittstelle.

TX Pakete Zeigt die Geschwindigkeit von versendeten Paketen am LAN.

RX Pakete Zeigt die Geschwindigkeit von ankommenden Paketen am LAN.

GW IP-Adr: Zeigt die zugewiesene IP-Adresse des Standard Gateways.

IP-Adresse (in WAN) Zeigt die IP-Adresse der WAN Schnittstelle.

TX Rate Zeigt die Geschwindigkeit von versendeten Paketen am WAN.

RX Rate Zeigt die Geschwindigkeit von ankommenden Paketen am WAN.

Verbindung aktiv seit Zeigt an, wie lange die Schnittstelle bereits aktiv ist.

TX Zellen Zeigt die Anzahl aller versendeten ATM Zellen.

RX Zellen Zeigt die Anzahl aller angekommenen ATM Zellen.

korrigierte Zellen Zeigt die Anzahl aller angekommenen fehlerhaften ATM Zellen,

welche korrigiert werden konnten.

unkorrigierte Zellen Zeigt die Anzahl aller angekommenen fehlerhaften ATM Zellen,

welche nicht korrigiert werden konnten.

Modus Zeigt den verwendeten Modulations Modus.

Status Zeigt den DSL Status an. Es wird zwischen den Status Idle,

Handshake, Training, Initialization und Showtime unterschieden.

Upload-Geschw. Zeigt die Upload-Geschwindigkeit (bits / Sekunde).

Download-Geschw. Zeigt die Download-Geschwindigkeit (bits / Sekunde).

SNR Zeigt den Wert des Signal-Rausch-Abstands (dB). Der Wert sollte

über 7 liegen – je höher, desto besser ist die Signalqualität.

Dämpfung Zeigt die Leitungsdämpfung – je niedriger der Wert, desto besser ist

die Signalqualität.

Vigor3100 Serie Benutzerhandbuch

15

Page 22

Vigor3100 Serie - Router

2.5 Status Leiste

2.5 Status Leiste

Jedes Mal, wenn Sie auf der grafischen Benutzerobefläche des Vigors zur Bestätigung von

Konfigurationsänderungen OK drücken, benachrichtigt der Vigor Sie interaktiv.

Bereit gibt an, dass der Vigor bereit für weitere Eingaben ist.

Einstellungen gespeichert bedeutet, dass Ihre Einstellungen gespeichert wurden.

Vigor3100 Serie Benutzerhandbuch

16

Page 23

Vigor3100 Serie - Router

3

Erweiterte Einstellungen

Erweiterte Einstellungen

Nachdem die Basiskonfiguration des Vigors abgeschlossen ist, haben Sie Zugang zum

Internet. All diejenigen Benutzer, welche den Vigor auf die eigenen Bedürfnisse konfigurieren

möchten, finden in diesem Kapitel eine Übersicht der Funktionalitäten.

3.1 Einwahl ins Internet

3.1 Einwahl ins Internet

3.1.1 Grundlagen

3.1.1 Grundlagen

Jedes Gerät in einem auf IP (Internet Protocol) basierenden Netzwerks wie Router, Print

Server und Host PCs benötigen eine IP-Adresse, um in einem Netzwerk adressiert werden zu

können. IP Konflikte, d.h. zwei IP-Geräte mit der selben Adresse, werden vermieden, da jede

IP-Adresse durch die Netzwerkkarte im lokalen Netzwerk veröffentlicht wird. Die Einzigartigkeit einer IP-Adresse ist wichtig, weil nur so gewährleistet werden kann, dass

Datenpakete an den richtigen Empfänger geleitet werden. Da die Adressen begrenzt sind,

existieren für lokale, private Netzwerke (LAN) eigene IP-Adressen. Die so genannten privaten

IP-Adressen werden niemals in öffentlichen Netzwerken wie das Internet verwendet und sind

in folgenden Bereichen definiert:

von 10.0.0.0 bis 10.255.255.255

von 172.16.0.0 bis 172.31.255.255

von 192.168.0.0 bis 192.168.255.255

Was sind öffentliche und private IP-Adressen?

Was sind öffentliche und private IP-Adressen?

Neben der Verwaltung und dem Schutz des LANs verbindet der Vigor auch eine Gruppe von

Hosts PCs. Im Allgemeinen, hat jeder von diesen eine eigene private IP-Adresse von dem

integrierten DHCP Server zugewiesen bekommen. Der Router selbst hat auch eine private IPAdresse in dem gleichen IP-Adressbereich, damit er mit den Host PCs kommunizieren kann.

Ab Werk ist die private IP des Vigors 192.168.1.1.

Indessen kommuniziert der Vigor auch WANseitig durch seine öffentliche IP-Adresse mit

anderem Netzwerkgeräten z.B. im Internet. Wenn der Datenfluss von WAN nach LAN –oder

umgekehrt– durch den Vigor geht, übersetzt NAT (Network Address Translation) die

öffentliche Adresse in eine private und leitet das Datenpaket an den entsprechenden Host

weiter. Aus diesem Grund können alle Hosts sich eine einzelne Verbindung ins Internet teilen.

Eine öffentliche IP-Adresse bekommen

Eine öffentliche IP-Adresse bekommen

Damit Ihr Vigor eine öffentliche IP-Adresse von Ihrem ISP (Internet Service Provider)

erlangt, gibt es drei Protokolle: PPPoE, PPPoA und MPoA. Multi-PVC unterstützt komplexere

Konfigurationen als oben beschrieben.

SDSL benötigt PPP zum Authentifizieren und Autorisieren des CPEs (customer premises

equipment) – z.B. der Vigor oder ein benutzereigenes Modem. PPPoE/PPPoA verbindet also

Ihr privates Netzwerk über ein Modem mit dem Server Ihres ISPs. Dabei werden auch die

Zugriffskontrolle, Fakturierung und der Diensttyp geregelt.

Wenn Ihr Vigor eine Verbindung zu de ISP aufbauen möchte, werden eine Reihe von

Prozessen gestartet. Ihr Benutzername und Passwort werden mittels PAP oder CHAP an

einem RADIUS authentifiziert. Anschließend erhalten Sie Ihre öffentliche IP-Adresse, DNS

Server sowie andere relevanten Informationen und Parameter.

Vigor3100 Serie Benutzerhandbuch

17

Page 24

Vigor3100 Serie - Router

3.2 LAN

3.2 LAN

LAN (Local Area Network) ist eine Gruppe von Subnetzen, welche durch den Vigor geregelt

werden.

3.2.1 Grundlagen

3.2.1 Grundlagen

Der Vigor kommuniziert mit den Servern im Internet indem er seine öffentliche IP-Adresse

(WAN IP) verwendet. Die Kommunikation mit den Computer im LAN, den sogenannten

lokalen Hosts, geschieht über die private IP-Adresse (LAN IP) des Vigors. Die fundamentalste

Funktion dabei ist NAT, was für Sie ein privates Netzwerk erschafft. NAT bildet hierfür die

Datenpakete aus dem Internet an der WAN IP auf die LAN IP ab und leitet diese an die

lokalen Hosts weiter – und umgekehrt. Des Weiteren verfügt der Vigor über einen integrierten

DHCP Server, welcher lokalen Hosts automatisch IP-Adressen zuweist.

RIP (Routing Information Protocol)

RIP (Routing Information Protocol)

Der Vigor tauscht mit Hilfe des RIPs Informationen zur Wegewahl (Routing) mit benachbarten

Routern aus. Dies erlaubt Benutzern Parameter des Vigors wie die LAN IP-Adresse zu ändern.

Der Vigor wird dann automatisch die Nachbarrouter informieren.

Feste Adressumleitung

Feste Adressumleitung

Haben Sie mehrere Subnetze in Ihrem LAN, so ist gelegentlich die Verbindung derer

untereinander zweckmäßiger und schneller durch die Verwendung einer Adressumleitung

gewährleistet als durch andere Methoden. Hierzu muss einfach eine entsprechende Regel

definiert werden, welche Daten von einem spezifische Subnetz in ein anderes weiterleitet. Es

wird kein RIP benötigt.

Virtuelle LANs

Virtuelle LANs

Lokale Hosts können in bis zu vier portbasierende virtuelle LANs (VLAN) gruppiert werden.

Konfigurieren Sie die physikalischen Ports und die Bandbreite nach Ihrem Ermessen.

Vigor3100 Serie Benutzerhandbuch

18

Page 25

Vigor3100 Serie - Router

Vigor3100 Serie Benutzerhandbuch

19

Page 26

Vigor3100 Serie - Router

3.3 NAT

3.3 NAT

Üblicherweise arbeitet der Vigor als ein NAT (Network Address Translation) Router. NAT ist

ein Mechanismus, um private IP-Adressen auf eine öffentliche abzubilden. Die öffentliche IPAdresse erhalten Sie von Ihrem ISP und müssen im Allgemeinen dafür bezahlen. Private IPAdressen sind kostenlos, eine Kommunikation ins Internet ist aber nicht möglich. Die Vorteile

von NAT sind:

Kosten sparen

NAT erlaubt mehreren Hosts im LAN mit verschiedenen privaten IP-Adressen, die eine

öffentliche IP zu verwenden, welche in Vertretung für die privaten Anfragen ins Internet leitet.

Hohe Sicherheit Die

NAT Funktion schützt das interne Netzwerk vor Angriffen, welche gegen IP-Adressen

gerichtet sind. Der Angreifer kennt die IP-Adresse des Hosts im LAN nicht, da diese durch

NAT verschleiert wird.

3.3.1 Portumleitung

3.3.1 Portumleitung

Die Portumleitungstabelle wird gewöhnlich benutzt, um Zugriff auf LANseitige Dienste wie

E-Mail-, Web- und FTP-Server aus dem Internet zu erlangen.

Service Name Vergeben Sie dem Eintrag eine Bezeichnung.

Protokoll Wählen Sie ein Protokoll (TCP oder UDP) aus der Transport

Schicht.

öffentlicher Port Definieren Sie, welcher Port an die folgend eingetragene interne IP

und Port umgeleitet werden soll.

private IP Definieren Sie die IP-Adresse des internen Hosts, welcher den

Dienst auf dem öffentlichen Port annehmen soll.

privater Port Definieren Sie den Port, an welchem der Dienst von dem internen

Hosts angenommen werden soll.

Aktiv Aktivieren Sie den Eintrag.

3.3.2 DMZ Host

3.3.2 DMZ Host

Im Gegensatz zur Portumleitung, bei welcher nur ein Port des eingehenden Datenverkehrs zu

einem Host im LAN umadressiert wurde, wird bei der DMZ Host Funktion der komplette

eingehende Datenverkehr an eine IP-Adresse unangetastet an diese weitergegeben. Damit ist

es auch Protokollen, welche auf keinem festen Port arbeiten (z.B. ESP und AH), möglich, von

außen mit diesem Port auf den gewählten Host im LAN zuzugreifen. Hierdurch wird der

gewählte Host ungeschützt ins Internet gestellt, was meist bei der Verwendung von

Anwendungen wie Netmeeting oder Online Spielen hilfreich ist. Hierdurch werden die

Aktivitäten der anderen Hosts im LAN nicht beeinträchtigt.

aktiv Aktivieren Sie die DMZ Funktion.

private IP Definieren Sie die IP-Adresse eines Hosts im LAN, welcher in die

DMZ gestellt werden soll. Alternativ wählen Sie PC wählen.

PC wählen Klicken Sie diesen Button und wählen Sie eine IP-Adresse in dem

neu erscheinenden Fenster. Im Fenster finden Sie eine Liste aller IPs

des lokalen Netzwerks. Die gewählte IP-Adresse wird als DMZ-Host

Vigor3100 Serie Benutzerhandbuch

20

Page 27

Vigor3100 Serie - Router

in die Funktion eingefügt.

3.3.3 Offene Ports

3.3.3 Offene Ports

Einstellungen offener Ports erlaubt Ihnen ganze Portbereiche für Anwendungen wie P2P

Applikationen, Internet Kamera usw. zu öffnen. Informieren Sie sich bezüglich der

Anwendung und den zu öffnenden Ports, um nicht Opfer eines Angriffs zu werden. Der Vigor

bietet Ihnen die Möglichkeit zehn Profile für verschiedene lokale IP-Adressen mit jeweils

zehn Portbereichen zu öffnen. Sie können also insgesamt 100 Portbereiche öffnen.

Klicken Sie in der Übersichtstabelle auf einen Index, um ein Profil zu editieren.

aktiv Aktivieren Sie dieses Profil.

Bezeichnung Vergeben Sie einen Profil-Namen.

lokaler Computer Definieren Sie die IP-Adresse eines Hosts im LAN oder klicken Sie

auf den PC wählen-Button.

PC wählen Klicken Sie diesen Button und wählen Sie eine IP-Adresse in dem

neu erscheinenden Fenster. Im Fenster finden Sie eine Liste aller IPs

des lokalen Netzwerks.

Protokoll Wählen Sie das Transportprotokoll zwischen TCP, UDP und -(kein).

Start-Port Definieren Sie den ersten Port des Dienstes, welcher direkt an den

lokalen Host geleitet wird.

End-Port Definieren Sie den letzten Port des Dienstes, welcher direkt an den

lokalen Host geleitet wird.

3.3.4 Liste

3.3.4 Liste

gebräuchlicher

gebräuchlicher

Ports

Ports

Diese Seite zeigt Ihnen eine Übersicht über die Standard-Ports und deren Transportprotokoll.

Vigor3100 Serie Benutzerhandbuch

21

Page 28

Vigor3100 Serie - Router

3.4 Firewall

3.4 Firewall

3.4.1 Grundlagen

3.4.1 Grundlagen

Während die Benutzer im LAN immer mehr Bandbreite für multimediale interaktive

Anwendungen fordert, sollte dennoch auf die Sicherheit ein großer Wert gelegten. Die

Firewall hilft, Ihr Netzwerk vor Angriffe von unautorisierten Außenstehenden zu verhindern.

Sie kann weiterhin den Zugang zum Internet für manche Benutzer oder Anwendungen

einschränken oder unterbinden. Selbstverständlich könne Sie auch verhindern, dass

Programme ungewollt auf das Internet zugreift.

Neben den Firewall Regeln ist die größte Grundsicherheit die Vergabe eines Passworts. Denn

sobald ein Angreifer auf Ihren Vigor Zugriff hat, kann er alle Konfigurationen ändern!

Vergeben Sie daher immer ein Administrator Passwort.

3.4.2 Basiskonfiguration

3.4.2 Basiskonfiguration

Anruf-Filter Aktivieren Sie die Anruf-Filter Funktion und weisen Sie einen Start

Filter zu, mit dessen Regeln der Verbindungsaufbau ins WAN bzw.

Internet eingeschränkt werden.

Daten-Filter Aktivieren Sie die Daten-Filter Funktion und weisen Sie einen Start

Filter zu, mit dessen Regeln das LAN vor Angriffen von außen

geschützt wird.

Log Flag Zur Fehleranalyse ist eine Übersicht der Filterfunktion hilfreich.

Aus – Die Log Funktion ist inaktiv.

Alle durchgelassenen Pakete – Alle Pakete, die aufgrund einer

Filterregel durchgelassen wurde, werden geloggt.

Alle blockierten Pakete – Alle Pakete, die durch eine Filterregel

verworfen wurde, werden geloggt.

Alle Pakete ohne Übereinstimmung – Alle Pakete, auf die keine

Filterregel angewendet wurde, werden geloggt.

Beachte Sie, dass das Log nur über Telnet mit dem Befehl log –f

eingesehen werden kann.

Stateful Packet

Inspection (SPI) aktiv

SPI ist eine zustandsgesteuerte Filterung, welche sich den Zustand

einer Verbindung merkt und dadurch neue Datenpakete logisch einer

Verbindung zuordnen kann. Ein einfacher Paketfilter dagegen muss

jedes neue Datenpaket komplett analysieren. Aktivieren Sie diese

Funktion, um SPI zu nutzen.

Filter auf alle

eingehenden VPN ...

Aktivieren Sie diese Funktion, um die definierten Filterregeln auch

auf VPN Verbindungen anzuwenden.

Trenne Verbindungen

auf TCP-Port 80 ...

Aktivieren Sie diese Funktion, um den TCP-Port 80 für http zu

reservieren und somit keinen andere Diensten den Zugriff hierauf zu

gewähren.

Fragmentierte UDPPakete akzeptieren

Einige Online Spiele (z.B. Half Life) bzw. Sprach- oder

Videotransmissionen verwenden für die Datenüberragung große

Mengen von unfragmentierten UDP Paketen. Da dies auch eine

bekannte Angriffsmethode ist, betrachtet der Vigor diese Pakete

generell als Sicherheitsrisiko und verwirft sie. Aktivieren Sie diese

Funktion, um angesprochenen Anwendungen benutzen zu können.

Vigor3100 Serie Benutzerhandbuch

22

Page 29

Vigor3100 Serie - Router

3.4.3 Filtereinstellungen

3.4.3 Filtereinstellungen

Die IP Filter bestehen aus 12 Filter-Sätzen mit jeweils 7 Filterregeln, welche chronologisch

abgearbeitet werden. Um eine Filteregel zu ändern oder zu generieren, klicken Sie zunächst

auf einen Filter-Satz.

Filteregel Klicke Sie auf eine Filterregel (1-7), um diese i einem neuen Fenster

zu editieren.

Aktiv Aktivieren Sie die Filterregel.

Beschreibung Vergeben Sie einen bis zu 23 Zeichen langen Namen für den Satz.

Nächster Filter Satz Verlinken Sie diesen Filter-Satz zu einem weiteren. Nachdem alle

Regeln dieses Filter-Satzes abgearbeitet wurden, werden die

Filterregeln des nächsten bearbeitet. Beachten Sie keine Schleifen zu

bilden!

Um nun eine Filteregel zu ändern oder zu generieren, klicken Sie auf einen Filterregel-Button.

Bezeichnung Vergeben Sie einen bis zu 14 Zeichen langen Namen für die Regel.

Filterregel aktiv Aktivieren Sie die Filterregel.

Durchlassen oder

Blockieren

Definieren Sie die einzutreffende Aktion, wenn die Regel greift.

sofort durchlassen – Pakete, auf die diese Regel zutreffen, werden

durchgelassen.

sofort blockieren – Pakete, auf die diese Regel zutreffen, werden

verworfen.

durchlassen, falls keine weitere Übereinstimmung – Pakete, auf

die diese Regel und keine weiteren Regeln zutreffen, werden

durchgelassen.

blockieren, falls keine weitere Übereinstimmung – Pakete, auf

die diese Regel und keine weiteren Regeln zutreffen, werden

verworfen.

Weiterleiten an FilterSatz

Pakete, auf die diese Regel zutreffen, werden an einen anderen

Filter-Satz weitergeleitet. Wählen Sie den nächsten Filter-Satz aus

der Liste.

Log Aktivieren Sie die Funktion, um diese Regel zu loggen. Beachte Sie,

dass das Log nur über Telnet mit dem Befehl log –f eingesehen

werden kann.

Richtung Definieren Sie die Richtung des Paketflusses und wähle Sie

zwischen eingehendem und ausgehendem Datenverkehr. Diese

Funktion kann nur auf Daten-Filter angewendet werden, da bei

Anruf-Filtern der Datenverkehr immer Raus, also ins WAN bzw.

Internet, geht.

Protokoll Definieren Sie das Protokoll bzw. die Protokolle, auf welche diese

Filterregel angewendet werden soll.

IP-Adresse Definieren Sie die IP-Adressen von Quelle und Ziel, auf welche

diese Filterregel angewendet werden soll. Beachten Sie hierbei die

definierte Richtung. Stellen Sie das !-Zeichen vor die IP-Adresse, so

wird diese Regel nicht auf die IP-Adresse angewendet. Lassen Sie

das Feld frei oder geben Sie any ein, so wird die Regel auf alle IPAdressen angewendet.

Vigor3100 Serie Benutzerhandbuch

23

Page 30

Vigor3100 Serie - Router

Subnetz Maske Wählen Sie die zu der IP-Adresse zugehörige Maske.

Operator, Start-Port

und End-Port

Die Operator Spalte bezieht sich auf die Port Einstellungen. Ist der

Start-Port leer, wird auch der End-Port ignoriert. Es werden alle

angegebenen Ports gefiltert.

(=) Ist der End-Port leer, wird die Regel nur auf den Start-Port

angewendet. Wurden Start- und End-Port definiert, so wird die

Regel auf den angegebenen Bereich inklusive Start- und End-Port

angewendet.

(!=) Ist der End-Port leer, wird die Regel auf alle Ports mit

Ausnahme des Start-Ports angewendet. Wurden Start- und EndPort definiert, so wird die Regel auf alle Ports mit Ausnahme des

angegebenen Bereichs inklusive Start- und End-Port angewendet.

(>) Die Regel wird auf alle Ports größer gleich des Start-Ports

angewendet.

(<) Die Regel wird auf alle Ports kleiner gleich des Start-Ports

angewendet.

Zustand bewahren Diese Funktion nutzt die Parameter aus Richtung, Protokoll, IP-

Adresse, Subnetz Maske und den Port Einstellungen und kann nur

auf Daten-Filter angewendet werden.

Diese Funktion ist SPI. Sie verfolgt Datenströme und akzeptiert nur

Pakete, deren Zustand eindeutig als gültig definiert wurde. Die

Gültigkeit kann aufgrund eines Vergleichs der oben genannten

Parametern mit denen im Paket selbst hinterlegten Werten bestimmt

werden. Nicht angeforderte Pakete werden verworfen.

Regel bezieht sich auf Diese Funktion wird nur auf Daten-Filter angewendet. Wählen Sie

zwischen alle Datenpakete, alle nicht fragmentierten Datenpakete,

alle fragmentierten Datenpakete und alle Fragmente ohne Header

auf welche Pakete die Regel angewendet werde soll.

3.3.IM Filter

IM Filter

Wählen Sie aus einer Liste welche Instant Messenger blockiert werden sollen. Verwenden Sie

den Verbindungstimer, um eine zeitgesteuerte Restriktion der Funktion zu generieren.

Abschließend aktivieren Sie die Funktion und klicken Sie OK.

3.4.5 P2P Filter

3.4.5 P2P Filter

Wählen Sie aus einer Liste welche Peer-zu-Peer Verbindungen verweigert bzw. zugelassen

werden sollen. Verwenden Sie den Verbindungstimer, um eine zeitgesteuerte Restriktion der

Funktion zu generieren. Abschließend aktivieren Sie die Funktion und klicken Sie OK.

3.4.6 DoS Abwehr

3.4.6 DoS Abwehr

Wählen Sie aus 15 vorgefertigten Filterregeln, welche den gängigsten Angriffsarten begegnen.

Ab Werk ist die DoS Abwehr inaktiv. Aktivieren Sie DoS und wählen Sie die gewünschten

Abwehrmechanismen. Klicken Sie abschließend auf OK.

Vigor3100 Serie Benutzerhandbuch

24

Page 31

Vigor3100 Serie - Router

3.4.7 Inhaltsbezogener URL-Filter

3.4.7 Inhaltsbezogener URL-Filter

aktiv Aktivieren Sie die Einstellungen auf dieser Seite.

Schwarze Liste Wählen Sie diese Option, um den Zugriff auf die entsprechende

Webseite mit einem der gelisteten Schlüsselworte zu verbieten.

Weiße Liste Wählen Sie diese Option, um den Zugriff nur auf die Webseiten

mit einem der gelisteten Schlüsselworte in der URL zu erlauben.

Schlüsselwort Basierend auf den eingetragenen Begriffen untersucht der Vigor den

die URL jeder ausgehenden http Anfrage. Unabhängig ob das Wort

nur einen Teil der URL ausmacht, wird entsprechend der

Schwarzen bzw. Weißen Liste gehandelt. Der

Vigor bietet acht Felder für die Eingabe mehrerer Schlüssel-worte,

welche durch Leerzeichen, Komma oder Semikolon getrennt sein

müssen. In jedes Feld können bis zu 32 Zeichen eingegeben werden.

Das Schlüsselwort darf ein Wort, ein Wortteil oder eine komplette

URL sein. Beachten Sie, dass durch eine komplexe Liste die

Performanz leiden kann.

Seitenaufrufe durch

Eingabe der IP ...

Aktivieren Sie diese Funktion, damit der URL-Filter nicht durch

die Eingabe der Ziel IP-Adresse umgangen werden kann. Löschen

Sie aus diesem Grund auch den Cache Ihres Browsers.

Eingeschränkte WebFeatures aktiv

Aktivieren Sie diese Funktion und wählen Sie anschließend die zu

blockenden Merkmale.

Java – Der Vigor schaltet die Internet Java Objekte aus.

ActiveX – Alle ActiveX Objekte aus dem Internet werden geblockt.

ZIP Dateien – Der Vigor blockiert alle komprimierte Dateien mit

den Erweiterung zip, rar, .arj, .ace, .cab und .sit.

EXE Dateien – Der Vigor blockiert die Erweiterungen .exe, .com,

.scr, .pif, .bas, .bat, .inf und .reg.

Cookie – Filtert Cookies ins WAN und schützt Ihre Privatsphäre.

Proxy – Verwirft jegliche Proxy Übetragung.

Multimedia Dateien – Blockiert den Download der Erweiterungen

.mov, .mp3, .rm, .ra, .au, .wmv, .wav, .asf, .mpg, .mpeg, .avi und

.ram, um limitierte Bandbreite zu schützen.

Ausnahmebestimmun

gen für folgende ...

Four entries are available for users to specify some specific IP

addresses or subnets so that they can be free from the URL Access

Control. To enable an entry, click on the empty checkbox, named

as ACT, in front of the appropriate entry.

Verbindungstimer Setzen Sie Timer, um die Einstellungen zeitlich zu beschränken.

3.4.8 Inhaltsbezogener Web-Filter

3.4.8 Inhaltsbezogener Web-Filter

Diese Funktion bietet DrayTek in Kooperation mit SurfControl an. SurfControl ist ein

Unternehmen, welches Webseiten im Internet kategorisiert. Detaillierte Informationen erhalten

Sie auf der Hompage von SurfControl.

Testen Sie die Funktion für 30 Tage kostenlos oder werden Sie Kunde bei SurfControl.

Vigor3100 Serie Benutzerhandbuch

25

Page 32

Vigor3100 Serie - Router

Wählen Sie danach aus der Liste welche Themenbereiche blockiert werden sollen. Verwenden

Sie den Verbindungstimer, um eine zeitgesteuerte Restriktion der Funktion zu generieren.

Abschließend aktivieren Sie die Funktion und klicken Sie OK.

Vigor3100 Serie Benutzerhandbuch

26

Page 33

Vigor3100 Serie - Router

3.5 Anwendungen

3.5 Anwendungen

3.5.1 Dynamisches DNS

3.5.1 Dynamisches DNS

Aktivieren Sie zunächst die DynDNS Einstellungen und klicken Sie anschließend auf einen

Index, um das registrierte Konto eines DDNS Providers auf den Vigor anzuwenden.

aktiv Aktivieren Sie dieses DDNS Profil.

Anbieter Wählen Sie den Provider des registrierten DDNS Kontos.

Servicetyp Wählen Sie zwischen dynamisch, benutzerdefiniert und statisch

Domain Name Geben Sie die zugewiesene Domain an.

Login Name Geben Sie den zugewiesenen Login Namen an.

Passwort Geben Sie das zugewiesene Passwort an.

Wildcard und Backup MX werden nicht von jedem DDNS Provider angeboten. Detaillierte

Informationen hierzu finden Sie auf deren Webseiten.

Klicken Sie abschließend auf OK, um die Konfiguration zu übernehmen.

3.5.2 Verbindungstimer

3.5.2 Verbindungstimer

Der Vigor verfügt über eine Systemzeit, welche es erlaubt zeitkritische Funktionen

auszuführen. Die Systemzeit kann manuell oder automatisch mittels NTP (Network Time

Protocol) aktualisiert unter Systemmanagement >> Zeit und Datum werden.

Sie können insgesamt 15 Timer definieren und diese dann in den verschiedenen Funktionen

wie Interneteinwahl und VPN Verbindungen verwenden. Klicken Sie auf einen Index, um den

Timer zu konfigurieren.

aktiv Aktivieren Sie diesen Timer.

Anfangsdatum Definieren Sie das Datum, ab wann der Timer aktiv ist.

Startzeit (hh:mm) Definieren Sie Startzeit, ab wann dieser Timer gültig ist.

Dauer (hh:mm) Definieren Sie, wie lange der Timer gültig sein soll.

Aktion Definieren Sie, was während der gültigen Zeit geschehen soll:

Verbindung aufbauen – Die Verbindung ist immer aktiv .

Verbindung beenden – Die Verbindung ist immer getrennt.

Einwahl zulassen – Eine Verbindung darf aufgebaut werden.

Definieren Sie zusätzlich die max. Leerlaufzeit.

Einwahl unterbinden – Die Verbindung bleibt nach der

Trennung inaktiv.

max. Leerlaufzeit Ist die Verbindung für die angegebene Zeitspanne unproduktiv,

so wird diese getrennt.

Wiederholungen Definieren Sie wie oft der Timer angewendet werden soll:

einmalig – Der Timer ist nur einmal gültig.

wochentags – Wählen Sie an welchen Tagen der Timer gültig

ist.

Vigor3100 Serie Benutzerhandbuch

27

Page 34

Vigor3100 Serie - Router

3.5.3 RADIUS

3.5.3 RADIUS

RADIUS (Remote Authentication Dial-In User Service) ist ein Client/Server Sicherheitsprotokoll. Der integrierte RADIUS Client ermöglicht dem Vigor externe Benutzer, WLAN

Clients und dem RADIUS Server mit einer gegenseitigen Authentifizierung zu unterstützen.

aktiv Aktivieren Sie das RADIUS Client Feature.

Server IP-Adresse Geben Sie die IP-Adresse des RADIUS Servers an.

Ziel-Port Geben Sie den UDP Port des RADIUS Servers an. Nach RFC

2138 ist der Standardwert 1812.

Shared Secret RADIUS Server und Client teilen sich ein geheimes Passwort,

welches zum Authentifizieren der gesendeten Nachrichten

verwendet wird. Beide Seiten müssen das Passwort selbe

Passwort nutzen.

Shared Secret wiederholen Wiederholen Sie die Eingabe.

3.5.4 UPnP

3.5.4 UPnP

Das UPnP (Universal Plug and Play) Protokoll bringt den über ein Netzwerk verbundenen

Geräten die gleichen Annehmlichkeiten, wie es bei lokal angeschlossenen Windows 'Plug and

Play'-Peripheriegeräten bereits bekannt ist. Für NAT Router ist das Hauptmerkmal von UPnP

die Unterstützung von NAT Traversal. Dies ermöglicht Anwendungen Ports zu öffnen, damit

diese den Router passieren können. Es bringt die Vorteile, dass der Router nicht selbst

erarbeiten muss, welche Anwendung welchen Port benötigt und auch der Benutzer dies nicht

manuell konfigurieren muss. UPnP ab Windows XP verfügbar.

3.5.5 QoS

3.5.5 QoS

Mit QoS (Quality of Service) können Sie Bandbreite für Anwendungen garantieren.

aktiv Aktivieren Sie die QoS Funktion.

Richtung Definieren Sie auf welchen Datenverkehr die Regeln

angewendet werden sollen.

Rein – nur auf eingehenden Verkehr.

Raus – nur auf ausgehenden Verkehr.

Beide – ein- und ausgehender Verkehr.

Index Es existieren vier Gruppen.

Gruppenname Definieren Sie einen Namen für die Gruppe.

Reservierte Bandbreite Geben Sie das Verhältnis an. Es beinhaltet die reservierte

Bandbreite für Up- und Downstream Geschwindigkeit.

Einstellungen Es gibt zwei Level der Einstellung:

Einfach – Weisen Sie der reservierten Bandbreite Servicetypen

zu. Hierfür steht Ihnen eine Liste der gebräuchlichen Service-

typen zur Verfügung.

Erweitert – Weisen Sie der reservierten Bandbreite

benutzerdefinierte Servicetypen zu. Konfigurieren Sie die IP-

Adressen für Quelle und Ziel, den DiffServ CodePoint und

eigene Servicetypen.

UDP Bandbreite begrenzen Diese Option dient zum Schutz der TCP Verbindungen.

Aktivieren und begrenzen Sie die Bandbreite für breitband-

intensive UDP Anwendungen.

Vigor3100 Serie Benutzerhandbuch

28

Page 35

Vigor3100 Serie - Router

Maximale Bandbreite für UDP Geben Sie hier die maximale Bandbreite für UDP an.

Vigor3100 Serie Benutzerhandbuch

29

Page 36

Vigor3100 Serie - Router

3.6 VPN und externe Einwahl

3.6 VPN und externe Einwahl

Ein Virtual Private Network (VPN) ist die Erweiterung eines privaten Netzwerks über ein

öffentliches Netzwerk hinweg. Oder anders: Verwenden Sie die VPN Technologie, so können

Sie Daten zwischen zwei Computern (VPN Peer) durch das Internet versenden und genießen

dabei die Vorteile einer privaten Punkt-zu-Punkt Verbindung.

3.6.1 Einwahlmöglichkeiten

3.6.1 Einwahlmöglichkeiten

Aktivieren Sie hier die gewünschten VPN Dienste.

Falls in dem LAN des Vigors ein VPN Server aktiv ist, so muss der entsprechende Dienst im

Vigor deaktiviert werden, da ansonsten der Vigor den Einwahlversuch bedient. Hierdurch

wird ein Pass Through, also eine Weiterleitung in das LAN, des entsprechenden Dienstes

ermöglicht. Außerdem sollten die relevanten NAT Einstellungen (u.a DMZ, Offene Ports)

überprüft werden.

PPTP Aktivieren Sie den PPTP Dienst, um die VPN Einwahl mit dem

PPTP Protokoll zu erlauben.

IPSec Aktivieren Sie den IPSec Dienst, um die VPN Einwahl mit dem

IPSec Protokoll zu erlauben.

L2TP Aktivieren Sie den L2TP Dienst, um die VPN Einwahl mit dem

L2TP Protokoll zu erlauben.

3.6.2 PPP Einstellungen

3.6.2 PPP Einstellungen

Diese Untermenü behandelt nur PPP-bezogene VPN Verbindungen über PPTP, L2TP oder

L2TP over IPSec. Die Einstellungen gelten global.

Vigor3100 Serie Benutzerhandbuch

30

Page 37

Vigor3100 Serie - Router

PPP Authentifizierung

beim Einwählen

nur PAP – Wählen Sie diese Option, damit der Vigor die

Authentifizierung des Einwählenden mittels PAP durchführt.

PAP oder CHAP – der Vigor versucht zunächst die

Authentizität mittels CHAP herzustellen. Falls dies von der

einwählenden Seite nicht unterstützt wird, so fällt der Vigor

automatisch auf PAP zurück.

PPP Verschlüsselung

(MPPE) beim Einwählen

optional – Wurde diese Option gewählt, so wird die

Verschlüsselung der Daten durch MPPE abhängig von der

einwählenden Seite. Falls die Gegenseite MPPE nicht

unterstützt, so wird auf eine Verschlüsselung hierdurch

verzichtet.

benötigt (40/128 bit) – Ist diese Option aktiv, so wird eine

Verschlüsselung der Daten mittels MPPE durch den Vigor

gefordert. Allerdings richtet es sich nach der Gegenseite, ob

die 128 bit oder nur die 40 bit Verschlüsselung verwendet

wird. Der Vigor fragt zunächst die höher verschlüsselte

Methode ab.

maximal (128 bit) – Hier lässt der Vigor die Verbindung nur

zu, wenn die einwählende Seite die MPPE Verschlüsselung

mit 128 bit unterstützt.

Gegenseitige

Authentifizierung (PAP)

Von einigen Routern oder Clients wird für einen

Verbindungsaufbau eine bidirektionale Authentifizierung

verlangt, um so die Sicherheit zu erhöhen. Verlangt die

Gegenstelle eine solche gegenseitige Authentifizierung, so

kann diese hier aktiviert werden und ein Benutzername sowie

Passwort hinterlegt werden.

Start IP-Adresse Die Start IP-Adresse gibt den Beginn des IP-Adressbereichs an,

welcher den einwählende PPP Verbindungen vergeben wird.

Daher ist es zwingend, dass eine IP-Adresse aus dem lokalen

IP-Bereich angegeben wird.

Vigor3100 Serie Benutzerhandbuch

31

Page 38

Vigor3100 Serie - Router

3.6.3 IPSec Grundeinstellungen

3.6.3 IPSec Grundeinstellungen

In den IPSec Grundeinstellungen gibt es zwei Konfigurationsbereiche, welche sich auf die

zwei Phasen bei IPSec beziehen:

Phase 1 handelt die Authentizität sowie die Internet-Key-Exchange (IKE) Parameter aus. In

letzteren werden Verbindungseinstellungen wie Verschlüsselung, Diffie-Hellman Parameter,

Hash-Wert und eine Lifetime zum Schutz der IKE Verbindung festgehalten. Die Stelle, von

der aus der Verbindungsaufbau initiiert wird, übermittelt ihre IKE Parameter an den VPNPeer. Dieser sucht dann die Übereinstimmungen mit der höchsten Priorität heraus. Es werden

in vier Nachrichten Schlüsselmaterialien ausgetauscht, um am Ende eine symmetrische

Schlüssel-ID zu generieren. Aus dieser wird je ein Schlüssel zur Authentifizierung, für die

anschließende Phase 2 und zur Verschlüsselung der folgenden IKE-Nachrichten abgeleitet. In

den zwei folgenden, nun verschlüsselten, Nachrichten werden mittels Pre-shared Key (PSK)

die VPN-Teilnehmer authentifiziert. Dabei kann der PSK als ein Passwort betrachtet werden,

welches auf beiden Seiten gleich sein muss. Alternativ zum PSK kann auch durch eine digitale

Signatur (X.509) authentifiziert werden. Schlussendlich ist ein sicherer Tunnel für Phase 2

hergestellt.

Phase 2 handelt den symmetrischen Schlüssel sowie die Security Associations (SA) für die

IPSec Verbindung aus. Die SAs beinhalten Sicherheitsmethoden wie Authentication Header

(AH) oder Encapsulating Security Payload (ESP). Haben sich die VPN-Teilnehmer einigen

können, steht der IPSec Tunnel.

Mit AH werden nur Echtheit und Integrität der Daten sichergestellt. Dies wird durch einen

HMAC, welcher auf jedes versendete Paket angewandt wird, realisiert. Ein HMAC wird aus

einer Hash-Funktion abgeleitet und beugt der Manipulation vor. Die Gegenseite ist ebenfalls

in dem Besitz des HMACs und kann die Pakete wieder dekodieren. Im Gegensatz zu AH sorgt

sich ESP auch um die Vertraulichkeit der Verbindung und verschlüsselt die Daten. Auch vor

Manipulationen schützt ESP; allerdings ist der Schutz der Integrität nicht so hoch wie bei AH,

da durch HMAC nicht die IP-Adresse in die Berechnung einfließt. Ein IP-Spoofing kann

dennoch ausgeschlossen werden, da die VPN-Teilnehmer zu diesem Zeitpunkt bereits

authentifiziert wurden.

Symmetrische Schlüssel verleihen AH und ESP ihre kryptografischen Funktionen. Damit

diese nicht bereits im Voraus ausgetauscht werden müssen, handelt das IKE Protokoll den

symmetrischen Schlüssel bereits beim Verbindungsaufbau dynamisch aus.

IPSec verwendet zwei Arten der Kapselung von Datenpakete – den Transport und den Tunnel

Modus. Im Transport Modus werden die Nutzdaten (Payload) durch AH/ESP verschlüsselt,

aber der original IP-Header bleibt erhalten. Daher kann es nur für lokale Pakete verwendet

werden, z.B. L2TP over IPSec. Beim Tunnel Modus kapselt IPSec das komplette Datenpaket

inklusive IP-Header und erzeugt einen neuen IP-Header. Dadurch ist die original IP-Adresse

erst bei der Entschlüsselung auf der Gegenseite wieder sichtbar.

Werden entfernte Subnetze über ein unsicheres öffentliches Netzwerk miteinander gekoppelt,

so sollte auf die Kombination ESP und Tunnel Modus zurückgegriffen werden. AH wird

dagegen für die VPN-Verbindung innerhalb eines privaten lokalen Netzwerks empfohlen.

Vigor3100 Serie Benutzerhandbuch

32

Page 39

Vigor3100 Serie - Router

IKE Authentifizierungsmethode Üblicherweise verwenden VPN-Peers mit dynamischen IP-

Adressen, wie Teleworker, welche die Einwahl mittels IPSec

bzw. L2TP over IPSec.

Pre-Shared Key – Definieren Sie einen Schlüssel für die IKE

Authentifizierung.

Pre-Shared Key wiederholen – Bestätigen Sie Ihre Eingabe.

IPSec Sicherheitsmethode Mittel – Der Authentication Header (AH) authentifiziert die

Daten, verschlüsselt diese aber nicht. Diese Option ist mit den

Werkseinstellungen aktiv.

Hoch – Das Encapsulating Security Payload (ESP) umschließt

die Nutzdaten und verschlüsselt diese. Als VerschlüsselungsAlgorithmus können Data Encryption Standard (DES), Triple

DES (3DES) und Advance Encryption Standard (AES)

gewählt werden. Der Nachfolger des VerschlüsselungsStandards um DES ist AES. 3DES gilt zwar noch immer als

sicher, benötigt aber aufgrund der Dreifachverschlüsselung

mehr Rechenleistung.

Vigor3100 Serie Benutzerhandbuch

33

Page 40

Vigor3100 Serie - Router

3.6.4 IPSec Identität

3.6.4 IPSec Identität

Um ditale Zertifikate zur Authentifizierung der VPN-Teilnehmern (Peer) für entweder LANzu-LAN Verbindungen oder VPN-Verbindungen externer Benutzer (Teleworker) zu

verwenden, sollte an dieser Stelle eine Auswahl an Peer Zertifikaten in die Tabelle eingetragen

werden. Es können bis zu 32 digitale Zertifikate generiert und gespeichert werden.

Auf Werkseinstellungen ... Löscht alle Profile.

Index Klicken Sie auf einen der Indezies, um die IPSec Identität zu

konfigurieren.

Name Gibt die Bezeichnung des Profils an.

Weiter Klicken Sie hier, um weitere Profile angezeigt zu bekommen.

Jeder Index steht für ein Profil eines digitalen Zertifikats und kann mit einem Klick auf den

Index editiert werden. Es gibt drei Sicherheitslevel für die Authentifizierung einer digitalen

Signatur. Für eine korrekte Authentifizierung eines Peers müssen die relevanten Felder

ausgefüllt werden:

Vigor3100 Serie Benutzerhandbuch

34

Page 41

Vigor3100 Serie - Router

Profil Name Vergeben Sie eine Bezeichnung für dieses Profil.

Akzeptiere jede ID Klicken Sie, um jeden Peer – unabhängig seiner Identität – zu

akzeptieren.

Akzeptiere Subjekt mit

übereinstimmenden

Namen/Wert

Wählen Sie ein spezifisches Merkmal einer digitalen Signatur,

um die Gegenstelle mit einer entsprechenden

Übereinstimmung zu akzeptieren. Das Merkmal kann IP-

Adresse, Domain Name oder E-Mail sein. Abhängig von

Ihrer Wahl wird ein zusätzliches Feld erscheinen und weitere

Angaben fordern.

Akzeptiere Subjekt mit

Übereinstimmung in

gewissen Feldern

Wählen Sie diesen Sicherheitslevel, um konkrete Merkmale

einer digitalen Signatur einzutragen. Der Peer, welcher in

allen angegebenen Merkmalen eine Übereinstimmung

aufzeigen kann, wird der Zugang gewährt. Die Kürzel in den

Klammern leiten sich aus den original Ausdrücken ab:

Country (C), State (ST), Location (L), Organization (O),

Organization Unit (OU), Common Name (CN) und Email

(E).

3.6.5 Externe Benutzer

3.6.5 Externe Benutzer

Um die Einwahl verschiedener externer Benutzer/Teleworker verwalten zu können, müssen

für diese Benutzerprofile angelegt werden. Es müssen abhängig von der Art der gewünschten

Verbindung entsprechende Angaben zu den IKE Parameter sowie SAs hinterlegt werden.

Der Vigor unterstützt 32 Teleworker-Profile. Außerdem können die Profile unter Verwendung

des integrierten RADIUS Clients an einen RADIUS Server ausgeweitet werden.

Vigor3100 Serie Benutzerhandbuch

35

Page 42

Vigor3100 Serie - Router

Auf Werkseinstellungen ... Löscht alle Profile.

Index Klicken Sie auf einen der Indezies, um dieses Profil eines

externen Benutzers zu konfigurieren.

Benutzer Gibt die Bezeichnung des Profils an. Ist die Bezeichnung ???,

so ist das Profil leer.

Status Die Statusanzeige gibt an, ob das Profil aktiv (V) oder inaktiv

(X) ist.

Weiter Klicken Sie hier, um weitere Profile angezeigt zu bekommen.

Jeder Index steht für ein Profil eines Teleworkers und kann mit einem Klick auf den Index

editiert werden. Abhängig von der gewählten Verbindungsart, müssen entsprechend

unterschiedliche Felder auf der rechten Seite ausgefüllt werden. Falls das Feld ausgegraut

ist, muss es nicht editiert werden. Es ist also nicht notwendig, alle Felder auszufüllen.

Vigor3100 Serie Benutzerhandbuch

36

Page 43

Vigor3100 Serie - Router

aktiv Hiermit aktivieren Sie das Profil.

Max. Leerlaufzeit – Verwendet der Teleworker den Tunnel für

die angegebene Zeitspanne nicht, wird der Vigor die

Verbindung trennen. Der Standardwert ist 300 Sekunden.

PPTP Erlaubt die Einwahl in dieses Profil mit PPTP. Es werden die

Angaben Benutzername und Passwort benötigt.

IPSec Tunnel Erlaubt einem Teleworker eine IPSec VPN Verbindung durch

das Internet herzustellen. Neben Benutzername und Passwort

werden noch die Angaben zum Fernzugriff, Authentifizierungs-

und Sicherheitsmethode verlangt.

L2TP Erlaubt einem Teleworker eine L2TP VPN Verbindung durch

das Internet herzustellen. L2TP kann alleine oder in Verbindung

mit IPSec verwendet werden:

nein – IPSec wird nicht implementiert. Dadurch kann die

Verbindung als reiner L2TP Tunnel betrachtet werden. Es

werden die Angaben Benutzername und Passwort benötigt.

falls vorhanden – Die IPSec Policy wird zunächst hinzugefügt.

Stellt sich beim Aushandeln mit der Gegenseite heraus, dass

diese kein IPSec unterstützt, so fällt der Vigor zurück auf die

reine L2TP Verbindung. Angaben wie beim IPSec Tunnel.

erforderlich – Der Vigor besteht auf IPSec. Wenn die

Gegenseite dies nicht unterstützt, kommt kein Tunnel zustande.

Vigor3100 Serie Benutzerhandbuch

37

Page 44

Vigor3100 Serie - Router

Angaben wie beim IPSec Tunnel.

Fernzugriff definieren Box aktiviert – Definieren Sie die IP-Adresse des Teleworkers

oder eine Peer ID (verwendet für IKE Aggressive Mode).

Box deaktiviert – Es werden Authentifizierungs- und

Sicherheitsmethode aus den allgemeinen Einstellungen

verwendet.

Benutzername Dieses Feld müssen Sie ausfüllen, wenn Sie PPTP oder L2TP

mit bzw. ohne IPSec Policy ausgewählt haben.

Passwort Dieses Feld müssen Sie ausfüllen, wenn Sie PPTP oder L2TP

mit bzw. ohne IPSec Policy ausgewählt haben.

IKE Authentifizierungsmethode Die Angaben in den Feldern werden für IPSec Tunnel und

L2TP mit IPSec Policy benötigt, sofern ein Fernzugriff definiert

wurde. Die einzige Ausnahme hiervon betrifft die Digitale

Signatur (X.509), welche auch dann aktiviert werden kann,

wenn kein Fernzugriff definiert wurde.

Pre-Shared Key – Aktivieren Sie die Option, um einen Pre-

Shared Key mit 1-63 Zeichen einzugeben.

Digital Signatur (X.509) – Aktivieren Sie die Option, um ein

vordefiniertes X.509 Peer ID Profil als Digitale Signatur

hinzuzufügen.

IPSec Sicherheitsmethode Die Angaben in den Feldern werden für IPSec Tunnel und

L2TP mit IPSec Policy benötigt, sofern ein Fernzugriff definiert

wurde. Folgende Sicherheitsmethoden stehen zur Verfügung:

Mittel – Der Authentication Header (AH) authentifiziert die

Daten, verschlüsselt diese aber nicht. Diese Option ist mit den

Werkseinstellungen aktiv.

Hoch – Das Encapsulating Security Payload (ESP) umschließt

die Nutzdaten und verschlüsselt diese. Als Verschlüsselungs-

Algorithmus können Data Encryption Standard (DES), Triple

DES (3DES) und Advance Encryption Standard (AES) gewählt

werden.

lokale ID – Definieren Sie eine lokale ID, welche in den

Einstellungen zum Einwählen eines LAN-zu-LAN Profils

verwendet werden kann. Diese Einstellung ist optional und ist

nur in Verbindung mit dem IKE Aggressive Mode relevant.

Vigor3100 Serie Benutzerhandbuch

38

Page 45

Vigor3100 Serie - Router

3.6.6 LAN-zu-LAN

3.6.6 LAN-zu-LAN

An dieser Stelle können LAN-zu-LAN VPN Verbindungen gestaltet und verwaltet werden.

Diese Art der VPN Verbindung koppelt zwei lokale Netzwerke über ein öffentliches Netz wie

das Internet.

Der Vigor bietet 32 Profile, welche auch alle gleichzeitig unterstützt werden können. Die

folgende Ansicht zeigt die Tabelle aller LAN-zu-LAN Profile.

Auf Werkseinstellungen ... Löscht alle Profile.

Name Gibt die Bezeichnung des Profils an. Ist die Bezeichnung ???,

so ist das Profil leer.

Status Die Statusanzeige gibt an, ob das Profil aktiv (V) oder inaktiv

(X) ist.

Weiter Klicken Sie hier, um weitere Profile angezeigt zu bekommen.

Jeder Index steht für ein Profil und kann mit einem Klick auf den Index editiert werden. Die

LAN-zu-LAN Profile beinhaltet vier Abschnitte, welchen thematisch Konfigurationen

zugeordnet sind. Falls ein Konfigurationsfeld ausgegraut ist, muss es nicht editiert werden. Es

ist also nicht notwendig, alle Felder auszufüllen.

Da die Webseite mit dem LAN-zu-LAN Profil sehr umfangreich ist, wurde diese folgend in

die jeweiligen Abschnitte unterteilt.

Profil Name Vergeben Sie eine Bezeichnung für das Profil.

Aktiv Hiermit aktivieren Sie das Profil.

Anrufrichtung Spezifizieren Sie die Wählrichtung, des Profils:

Beide – Initiator/Antworter

Vigor3100 Serie Benutzerhandbuch

39

Page 46

Vigor3100 Serie - Router

Raus – nur Initiator

Rein – nur Antworter

Immer im Betrieb Die VPN Verbindung wird immer aufrecht gehalten.

max. Leerlaufzeit Wird die Verbindung für die angegebene Zeitspanne nicht

genutzt, trennt der Vigor die Verbindung. Der Standardwert ist

300 Sekunden.

Dauerping zum Halten ... Diese Funktion hilft die Verbindung bei IPSec Verbindungen

zu halten und wird bevorzugt bei ungewöhnlichen Störungen im

IPSec Tunnel verwendet. Ist die Option aktiv, so werden PING

Pakete kontinuierlich an die angegebene IP-Adresse gesendet.

Weitere Informationen finden Sie in der folgenden Box.

PING auf IP Geben Sie die IP-Adresse eines Hosts auf der anderen Seites

dieses VPN Tunnels an.

Die Option Dauerping zum Halten der Verbindung

wird verwendet, um ungewöhnlichen Störungen im

IPSec Tunnel zu begegnen. Sie unterstützt den Vigor den

Zustand der VPN Verbindung aufrecht zu halten.

Wenn ein VPN Peer normalerweise die Verbindung

beenden möchte, werden eine Reihe von Informationen

zwischen den Teilnehmern ausgetauscht. Wird die

Verbindung allerdings ohne diesen Austausch getrennt,

so kann der Vigor seine Situation nicht definieren. Die

Lösung dieses Problems ist, kontinuierlich PING Pakete

an die Gegenstelle senden. So kennt der Vigor mit

Gewissheit den Zustand der VPN Verbindung und kann

entsprechend handeln.

Diese Funktion ist unterschiedlich zu DPD (dead peer

detection).

Vigor3100 Serie Benutzerhandbuch

40

Page 47

Vigor3100 Serie - Router

PPTP Erlaubt eine PPTP VPN Verbindung durch das Internet

herzustellen. Es werden die Angaben Benutzername und

Passwort benötigt, um sich auf dem entfernten Server

einwählen zu können.

IPSec Tunnel Erlaubt eine IPSec VPN Verbindung durch das Internet zu

einem Server herzustellen. Neben Benutzername und Passwort

werden noch die Angaben zur Server-IP, Authentifizierungs-

und Sicherheitsmethode verlangt.

L2TP mit IPSec Erlaubt die Abwahl mit L2TP zu einem Server. L2TP kann

alleine oder in Verbindung mit IPSec verwendet werden:

nein – IPSec wird nicht implementiert. Dadurch kann die

Verbindung als reiner L2TP Tunnel betrachtet werden. Es

werden die Angaben Benutzername und Passwort benötigt.

falls vorhanden – Die IPSec Policy wird zunächst hinzugefügt.

Stellt sich beim Aushandeln mit der Gegenseite heraus, dass

diese kein IPSec unterstützt, so fällt der Vigor zurück auf die

reine L2TP Verbindung. Angaben wie beim IPSec Tunnel.

erforderlich – Der Vigor besteht auf IPSec. Wenn die

Gegenseite dies nicht unterstützt, kommt kein Tunnel zustande.

Angaben wie beim IPSec Tunnel.

Benutzername Dieses Feld müssen Sie ausfüllen, wenn Sie PPTP oder L2TP

mit bzw. ohne IPSec Policy ausgewählt haben.

Passwort Dieses Feld müssen Sie ausfüllen, wenn Sie PPTP oder L2TP

mit bzw. ohne IPSec Policy ausgewählt haben.

Vigor3100 Serie Benutzerhandbuch

41

Page 48

Vigor3100 Serie - Router

PPP Authentifizierung Für PPTP oder L2TP mit/ohne IPSec Policy wählen Sie hier das

bevorzugte Authentifizierungsprotokoll. Allgemein fällt die

Wahl auf PAP/CHAP, da dies die höchste Kompatibilität bietet.

VJ Komprimierung Für PPTP oder L2TP mit/ohne IPSec Policy wählen Sie hier, ob

der TCP/IP Header komprimiert werden soll. Um Bandbreite zu

sparen wird diese Option allgemein auf Ja gesetzt. Beachten

Sie, dass diese Option auf der Gegenseite genau so gesetzt ist!

IKE

Authentifizierungsmethode

Die Angaben in den Feldern werden für IPSec Tunnel und

L2TP mit IPSec Policy benötigt

Pre-Shared Key – Aktivieren Sie die Option, um einen Pre-

Shared Key mit 1-63 Zeichen einzugeben.

Digital Signatur (X.509) – Aktivieren Sie die Option, um ein

vordefiniertes X.509 Peer ID Profil als Digitale Signatur

hinzuzufügen.

IPSec Sicherheitsmethode Die Angaben in den Feldern werden für IPSec Tunnel und

L2TP mit IPSec Policy benötigt.

Mittel Der Authentication Header (AH) authentifiziert die Daten,

verschlüsselt diese aber nicht. Diese Option ist mit den

Werkseinstellungen aktiv.

Hoch Das Encapsulating Security Payload (ESP) umschließt die

Nutzdaten, authentifiziert und verschlüsselt diese. Wählen Sie

einen der folgenden Verschlüsselungs-Algorithmen:

- DES ohne Authentifizierung

- DES mit Authentifizierung

- 3DES ohne Authentifizierung

- 3DES mit Authentifizierung

- AES ohne Authentifizierung

- AES mit Authentifizierung

Die zusätzliche Authentifizierung wird durch MD5 oder SHA-1

realisiert.

Erweitert Hier haben Sie Einfluss auf Modus, Proposal und Key Lifetime

jeder IKE Phase, Gateway etc.

Das Fenster der erweiterten Einstellungen wird folgend

angezeigt:

IKE Phase 1 Modus – Wählen Sie zwischen Main mode und

Aggressive mode. Das Endergebnis ist bei beiden Modi gleich:

Es werden Sicherheitsanträge (Proposals) ausgehandelt, um

einen sicheren geschützten Tunnel zu erzeugen. Der Main

mode ist sicherer als der Aggressive mode, da hierbei mehr

Vigor3100 Serie Benutzerhandbuch

42

Page 49

Vigor3100 Serie - Router

kommuniziert wird bis die IPSec Sitzung etabliert wird. Dafür

ist der Aggressive mode schneller. Als Standard wird der Main

mode verwendet.

IKE Phase 1 Proposal – Definieren Sie die lokal verfügbaren

Techniken zur Authentizität und Verschlüsselung dieses VPN

Peers. Diese werden der Gegenseite vorgeschlagen und es wird

sich schließlich auf eine Übereinstimmung geeinigt werden.

Zwei Optionen sind für den Aggressive mode und neun im

Main mode verfügbar. Die Bezeichnungen G1 bzw. G2

beschreiben die Länge des Diffie-Hellman Schlüssels mit 768

bits bzw. 1024 bits. Die CPU wird bei großen Schlüsseln nicht

mehr belastet als bei kleineren - es treten also keine Performanz

Einbußen auf. Allerdings dauert der Schlüsselaustausch

entsprechend länger. Wähle Sie am Besten die Optionen,

welche die meisten Techniken beinhaltet, um so eine hohe

Akzeptanz zu erreichen.

IKE Phase 2 Proposal – Definieren Sie die lokal verfügbaren

Algorithmen, welche vorgeschlagen und über die abgestimmt

werden sollen. Sie können für beide Modi zwischen drei

Optionen wählen. Wähle Sie am Besten die Option, welche die

meisten Algorithmen beinhaltet.

IKE Phase 1 Key Lifetime – Aus Sicherheitsgründen sollte die

Zeit, in welcher der Schlüssels gültig ist definiert werden. Ab

Werk sind 3600 Sekunden gesetzt. Der Wert kann beliebig

zwischen 900 und 86400 Sekunden gewählt werden.

IKE Phase 2 Key Lifetime - Aus Sicherheitsgründen sollte die

Zeit, in welcher der Schlüssels gültig ist definiert werden. Ab

Werk sind 28800 Sekunden gesetzt. Der Wert kann beliebig

zwischen 600 und 86400 Sekunden gewählt werden.

Perfect Forward Secret (PFS) – Ist die Option aktiv wird der

IKE Phase 1 Key auch für die Phase 2 verwendet, um so

aufwendige Rechnleistung zu minimieren. Ab Werk ist die

Option inaktiv.

lokale ID – Im Aggressive mode, wird die lokale ID anstelle

einer IP-Adresse zur Authentifizierung am Server verwendet.

Die Länge der ID ist auf 47 Zeichen begrenzt.

Vigor3100 Serie Benutzerhandbuch

43

Page 50

Vigor3100 Serie - Router

Einwahl zulassen über Bestimmen Sie, welche Art der Einwahl zugelassen ist.

PPTP Erlaubt eine PPTP VPN Verbindung herzustellen. Es werden

die Angaben Benutzername und Passwort benötigt, mit welchen

sich der Client authentifizieren muss.