Dell Precision™ T7400 — Podręcznik

użytkownika

Model DCDO

www.dell.com | support.dell.com

Uwagi, ostrzeżenia i przestrogi

UWAGA: UWAGA oznacza ważną wiadomość, która pomoże lepiej

wykorzystać komputer.

OSTRZEŻENIE: OSTRZEŻENIE oznacza możliwość uszkodzenia sprzętu

lub utraty danych, a także przedstawia sposób uniknięcia problemu.

PRZESTROGA: PRZESTROGA informuje o sytuacjach, w których

występuje ryzyko uszkodzenia sprzętu, obrażeń ciała lub śmierci.

____________________

Informacje zawarte w tym dokumencie mogą ulec zmianie bez uprzedzenia.

© 2007 Dell Inc. Wszelkie prawa zastrzeżone.

Powielanie dokumentu w jakikolwiek sposób bez pisemnej zgody firmy Dell Inc. jest surowo

zabronione.

Znaki towarowe użyte w tekście: Dell, logo DELL, Inspiron, Dell Precision i Dell OpenManage są

znakami towarowymi firmy Dell Inc.; Intel i Xeon są zastrzeżonymi znakami towarowymi firmy Intel

Corporation; Microsoft, Windows i Windows Vista są znakami towarowymi lub zastrzeżonymi znakami

towarowymi firmy Microsoft Corporation w Stanach Zjednoczonych i/lub w innych krajach.

Tekst może zawierać także inne znaki towarowe i nazwy towarowe odnoszące się do podmiotów

posiadających prawa do tych znaków i nazw lub do ich produktów. Firma Dell Inc. nie rości sobie

praw własności do znaków towarowych i nazw towarowych innych niż jej własne.

Model DCDO

Sierpień 2007 Nr ref. YT583 Wersja A00

Spis treści

1 Wyszukiwanie informacji . . . . . . . . . 13

2 Informacje o komputerze

Widok z przodu . . . . . . . . . . . . . . . . . . 21

Widok z tyłu

Złącza na panelu tylnym

Widok wewnątrz

Komponenty płyty systemowej . . . . . . . . . 28

Dane techniczne

. . . . . . . . . . . . . . . . . . . . 24

. . . . . . . . . . . . . . . . . 27

. . . . . . . . . . . . . . . . . 30

. . . . . . . . . 21

. . . . . . . . . . . . . 25

3 Funkcje zaawansowane . . . . . . . . . 37

Kontrola technologii LegacySelect . . . . . . . 37

Zarządzanie

Standardowy format alarmów (ASF)

Program Dell OpenManage™ IT Assistant

Program Dell OpenManage

Client Instrumentation

. . . . . . . . . . . . . . . . . . . . 37

. . . . . 37

. . . 39

. . . . . . . . . . . . . 40

Zarządzanie energią

. . . . . . . . . . . . . . . 40

Spis treści 3

Informacje na temat konfiguracji RAID . . . . . 43

Konfiguracja RAID poziomu 0

Konfiguracja RAID poziomu 1

Konfiguracja RAID poziomu 5

Konfiguracja RAID poziomu 10

. . . . . . . . 43

. . . . . . . . 44

. . . . . . . . 45

. . . . . . . . 47

Konfiguracja komputera do obsługi

macierzy dyskowej RAID

. . . . . . . . . . . 48

Narzędzie do zarządzania

konfiguracją RAID

. . . . . . . . . . . . . . . . 48

Otwieranie narzędzia do zarządzania

konfiguracją RAID

. . . . . . . . . . . . . . . 48

Nawigowanie w menu narzędzia

konfiguracyjnego

. . . . . . . . . . . . . . . 48

Konfiguracja macierzy dyskowej RAID

izarządzanie nią

Ekran zamykania

. . . . . . . . . . . . . . . . . 48

. . . . . . . . . . . . . . . 49

Wykonywanie czynności konfiguracyjnych

4 Przygotowywanie komputera

do pracy

Instalowanie komputera w szafce . . . . . . . . 55

4 Spis treci

Tworzenie konfiguracji RAID poziomu 0

Tworzenie konfiguracji RAID poziomu 1

Tworzenie drugiego woluminu RAID

. . . . . 52

Wyświetlanie właściwości woluminu RAID

Synchronizowanie woluminu RAID

(dysku wirtualnego)

Aktywowanie woluminu RAID

Usuwanie woluminu RAID

. . . . . . . . . . . . . . 52

. . . . . . . . 53

. . . . . . . . . . 53

Wymienianie i odbudowywanie

uszkodzonego woluminu RAID

. . . . . . . . . . . . . . . . . . . . . 55

. . . . . . . . 54

. . . 49

. . . . 49

. . . . 50

. . . 52

Łączenie z Internetem . . . . . . . . . . . . . . 58

Konfigurowanie połączenia z Internetem

. . . . 58

Przenoszenie informacji do

nowego komputera

Microsoft

®

Microsoft Windows Vista™

. . . . . . . . . . . . . . . . 60

Windows® XP . . . . . . . . . . . 61

. . . . . . . . . . 65

Urządzenia do zabezpieczenia zasilania

Urządzenia przeciwprzepięciowe

Kondycjonery linii

Zasilacze awaryjne

. . . . . . . . . . . . . . . 66

. . . . . . . . . . . . . . 66

. . . . . 65

. . . . . . . 65

5 Zabezpieczanie komputera . . . . . . . 67

Wykrywanie naruszenia obudowy . . . . . . . 67

Wyjmowanie przełącznika

naruszenia obudowy

Instalowanie przełącznika

naruszenia obudowy

Resetowanie detektora

naruszenia obudowy

Linka zabezpieczająca

Hasło

. . . . . . . . . . . . . . . . . . . . . . . . 70

Hasło — informacje

Korzystanie z hasła podstawowego

(systemowego)

Korzystanie z hasła administratora

Wyłączanie zapomnianego hasła

i ustawianie nowego

. . . . . . . . . . . . . 67

. . . . . . . . . . . . . 68

. . . . . . . . . . . . . 68

. . . . . . . . . . . . . . 69

. . . . . . . . . . . . . . 70

. . . . . . . . . . . . . . . . 72

. . . . . . 75

. . . . . . . . . . . . . 77

Moduł TPM (Trusted Platform Module)

Włączanie funkcji TPM

. . . . . . . . . . . . 78

. . . . . 78

Spis treści 5

Oprogramowanie do zarządzania

zabezpieczeniami

. . . . . . . . . . . . . . . . . 79

Uaktywnianie oprogramowania

do zarządzania zabezpieczeniami

. . . . . . . 79

Używanie oprogramowania do

zarządzania zabezpieczeniami

. . . . . . . . 79

Oprogramowanie do

śledzenia komputera

. . . . . . . . . . . . . . . 80

W przypadku utraty lub

kradzieży komputera

. . . . . . . . . . . . . . . 80

6 Program konfiguracji systemu

(System Setup)

Przegląd . . . . . . . . . . . . . . . . . . . . 81

Uruchamianie programu

konfiguracji systemu

Opcje konfiguracji systemu

. . . . . . . . . . . . . . . . 81

. . . . . . . . . . . . . 81

. . . . . . . . . . 82

Boot Menu (Menu startowe)

7 Czyszczenie zapomnianych haseł . . . 97

Czyszczenie ustawień pamięci CMOS . . . . . . 99

Ładowanie systemu BIOS

6 Spis treci

. . . . . . . . . . . 93

Ustawienia opcji

. . . . . . . . . . . . . . . . 93

Wybieranie urządzenia startowego

dla bieżącego uruchomienia

. . . . . . . . . 94

Zmienianie sekwencji ładowania dla

przyszłych procedur uruchamiających

Uruchamianie z urządzenia USB

. . . . . . . . . . . 100

. . . . . 95

. . . . . . . 95

8 Czyszczenie komputera . . . . . . . . 101

Komputer, klawiatura i monitor . . . . . . . 101

Napęd dyskietek

Dyski CD i DVD

. . . . . . . . . . . . . . 101

. . . . . . . . . . . . . . . 101

9 Rozwiązywanie problemów . . . . . . 103

Rozwiązywanie problemów . . . . . . . . . . 103

Problemy z baterią

Problemy z napędami

Problemy z pocztą e-mail,

modemem i Internetem

Problemy z klawiaturą

Blokowanie się komputera i problemy

z oprogramowaniem

Problemy z pamięcią

Problemy z myszą

Problemy z siecią

Problemy z zasilaniem

Problemy z drukarką

Problemy ze skanerem

Problemy z dźwiękiem

. . . . . . . . . . . . . 103

. . . . . . . . . . . . 104

. . . . . . . . . . . 106

. . . . . . . . . . . . 106

. . . . . . . . . . . . 107

. . . . . . . . . . . . 109

. . . . . . . . . . . . . 110

. . . . . . . . . . . . . . 111

. . . . . . . . . . . 111

. . . . . . . . . . . . 112

. . . . . . . . . . . 113

. . . . . . . . . . . 114

10 Narzędzia ułatwiają ce

rozwiązywanie problemów

Lampki diagnostyczne . . . . . . . . . . . . . 115

Kody lampek diagnostycznych

przed testem POST

Lampki diagnostyczne podczas

testu POST

. . . . . . . . . . . . . . . . . 119

Lampki zasilania

. . . . . . . . . . . . . 116

. . . . . . . . . . . . . . . . 125

. . . . . . . . . 115

Spis treści 7

Kody dźwiękowe . . . . . . . . . . . . . . . . 126

Komunikaty o błędach

Program Dell Diagnostics

Kiedy używać programu

Dell Diagnostics

. . . . . . . . . . . . . . . 138

Uruchamianie programu Dell

Diagnostics z dysku twardego

Uruchamianie programu Dell Diagnostics

z nośnika Drivers and Utilities (Sterowniki

i programy narzędziowe)

Menu główne programu Dell Diagnostics

11 Ponowna instalacja

oprogramowania

Sterowniki . . . . . . . . . . . . . . . . . . . . 143

Co to jest sterownik?

Identyfikacja sterowników

Ponowna instalacja sterowników

i programów narzędziowych

Rozwiązywanie problemów

z oprogramowaniem i sprzętem

w systemach operacyjnych

Microsoft

i Microsoft Windows Vista™

®

Windows® XP

. . . . . . . . . . . . . . 143

. . . . . . . . . . . . . 128

. . . . . . . . . . . 138

. . . . . . . 138

. . . . . . . . . . 139

. . . 140

. . . . . . . . . . . . 143

. . . . . . . . . . 144

. . . . . . . . 144

. . . . . . . . . 146

Przywracanie systemu operacyjnego

8 Spis treci

. . . . . . 147

Korzystanie z funkcji przywracania

systemu w systemie operacyjnym

Microsoft

Windows

. . . . . . . . . . . . . 147

Korzystanie z programów Dell™ PC

Restore i Dell Factory Image Restore

Korzystanie z dysku Operating System

(System operacyjny)

. . . . . . . . . . . . 153

. . . . . 150

12 Dodawanie i wymiana

podzespołów

Zanim zaczniesz . . . . . . . . . . . . . . . . 157

Zalecane narzędzia

Wyłączanie komputera

Przed wykonaniem pracy we

wnętrzu komputera

Zdejmowanie pokrywy komputera

i panelu przedniego

Zdejmowanie pokrywy komputera

Zdejmowanie panelu przedniego

Zakładanie panelu przedniego

i pokrywy komputera

Zakładanie panelu przedniego

Zakładanie pokrywy komputera

. . . . . . . . . . . . . . . . . 157

. . . . . . . . . . . . . 157

. . . . . . . . . . . . . 158

. . . . . . . . . . . . . . 159

. . . . . . . . . . . . . . 162

. . . . . . . . . . . 157

. . . . . 159

. . . . . . 161

. . . . . . . 163

. . . . . . . 164

Panel I/O

. . . . . . . . . . . . . . . . . . . . . 165

Elementy panelu I/O

. . . . . . . . . . . . 166

Zdejmowanie panelu I/O

Zakładanie panelu I/O

Procesor

. . . . . . . . . . . . . . . . . . . . . 170

Wyjmowanie procesora

Instalowanie procesora

Zasilanie

. . . . . . . . . . . . . . . . . . . . . 180

. . . . . . . . . . . 169

. . . . . . . . . . . 170

. . . . . . . . . . . 174

Przypisania styków złącza zasilacza

Instalowanie zasilacza

Bateria

. . . . . . . . . . . . . . . . . . . . . . 190

. . . . . . . . . . . 190

Informacje dotyczące baterii

Wyjmowanie baterii

Wymiana baterii

. . . . . . . . . . . . . 191

. . . . . . . . . . . . . . . 193

. . . . . . . . . . 167

. . . . 180

. . . . . . . . 191

Spis treści 9

Pamięć . . . . . . . . . . . . . . . . . . . . . 194

Informacje ogólne o modułach pamięci

DIMM z pełnym buforowaniem (FBD)

Instalowanie pamięci

. . . . . . . . . . . . 195

. . . . 195

Adresowanie pamięci w konfiguracjach

4 GB lub większych (tylko 32-bitowe

systemy operacyjne)

. . . . . . . . . . . . 196

Wyjmowanie modułów pamięci

bez kart nośnych

. . . . . . . . . . . . . . 197

Instalowanie modułów pamięci

(z opcjonalnymi kartami nośnymi)

. . . . . . 201

Instalowanie modułów pamięci

(z opcjonalnymi kartami nośnymi)

. . . . . . 202

Wyjmowanie modułów pamięci

(z opcjonalnymi kartami nośnymi)

. . . . . . . . . . . . . . . . . . . . . . . 216

Karty

Obsługa kart rozszerzeń

Instalowanie karty rozszerzeń

Wyjmowanie karty rozszerzeń

. . . . . . 209

. . . . . . . . . . 216

. . . . . . . 217

. . . . . . . 225

Wyjmowanie karty grafiki PCI Express

w konfiguracji SLI

. . . . . . . . . . . . . . 232

Instalowanie dwóch kart grafiki

PCI Express

. . . . . . . . . . . . . . . . . 240

Wyjmowanie opcjonalnej karty

nośnej grafiki

. . . . . . . . . . . . . . . . 247

Wymiana opcjonalnej karty

nośnej grafiki

. . . . . . . . . . . . . . . . 249

Napędy

10 Spis treci

. . . . . . . . . . . . . . . . . . . . . 250

Ogólne wskazówki dotyczące

instalowania napędów

. . . . . . . . . . . 252

Złącza kabla danych na

karcie kontrolera

Dysk twardy

. . . . . . . . . . . . . . 255

. . . . . . . . . . . . . . . . . 255

Wyjmowanie dysku twardego

(wnęki 1-4)

. . . . . . . . . . . . . . . . . 256

Instalowanie dysku twardego

(wnęki 1-4)

. . . . . . . . . . . . . . . . . 260

Wyjmowanie piątego (opcjonalnego)

dysku twardego SATA

. . . . . . . . . . . . 265

Instalowanie piątego (opcjonalnego)

dysku twardego SATA

Panele napędów

. . . . . . . . . . . . 269

. . . . . . . . . . . . . . 274

Wyjmowanie zaślepki z panelu napędów

Zakładanie zaślepki w panelu napędów

Zakładanie panelu napędów

Napęd dyskietek

. . . . . . . . . . . . . . 280

Instalowanie napędu dyskietek

Czytnik kart pamięci

. . . . . . . . . . . . . 287

Instalowanie czytnika kart pamięci

Napęd optyczny

. . . . . . . . . . . . . . . 295

. . . . . . . . 278

. . . . . . . 283

. . . . . 291

. . . 276

. . . . 278

Płyta systemowa

Demontaż płyty systemowej

Montaż płyty systemowej

. . . . . . . . . . . . . . . . 302

. . . . . . . . 302

. . . . . . . . . . 309

13 Uzyskiwanie pomocy . . . . . . . . . . . 311

Pomoc techniczna . . . . . . . . . . . . . . . 311

Pomoc techniczna i Obsługa klienta

Usługi online

Usługa AutoTech

. . . . . . . . . . . . . . . . 312

. . . . . . . . . . . . . . 313

Automatyczna obsługa stanu

zamówienia

Problemy z zamówieniem

Informacje o produkcie

. . . . . . . . . . . . . . . . . 314

. . . . . . . . . . . 314

. . . . . . . . . . . . 314

Odsyłanie produktu w celu dokonania

naprawy gwarancyjnej lub otrzymania

zwrotu pieniędzy

. . . . . . . . . . . . . . . . 314

. . . . 312

Spis treści 11

Zanim zadzwonisz . . . . . . . . . . . . . . . 315

Kontakt z firmą Dell

. . . . . . . . . . . . . . 317

14 Dodatek . . . . . . . . . . . . . . . . . . . . . 319

Oświadczenie o zgodności z wymogami

FCC (tylko USA)

FCC Klasa B

. . . . . . . . . . . . . . . . 319

. . . . . . . . . . . . . . . . 319

Glosariusz . . . . . . . . . . . . . . . . . . . . . 321

12 Spis treci

Wyszukiwanie informacji

UWAGA: Niektóre funkcje lub nośniki są opcjonalne i mogą nie być

dostarczane z danym komputerem. Niektóre funkcje lub nośniki mogą być

niedostępne w pewnych krajach.

UWAGA: Z komputerem użytkownika mogą być dostarczone dodatkowe

informacje.

Wyszukiwanie informacji 13

Czego szukasz? Znajdziesz to tutaj

•

Program diagnostyczny do komputera

•

Sterowniki do komputera

•

Oprogramowanie Desktop System

Software (DSS)

Dysk Drivers and Utilities

(Sterowniki i programy narzędziowe)

Dokumentacja i sterowniki zostały już

zainstalowane w komputerze. Nośnik Drivers

and Utilities służy do ponownego instalowania

sterowników (zobacz „Ponowna instalacja

sterowników i programów narzędziowych”

na stronie 144) oraz do uruchamiania

programu Dell Diagnostics (zobacz

„Program Dell Diagnostics” na stronie 138).

Dokumentacja i sterowniki zostały już

zainstalowane w komputerze. Za pomocą

dysku Drivers and Utilities można ponownie

zainstalować sterowniki i uzyskać dostęp

do dokumentacji.

Na dysku Drivers and Utilities mogą

znajdować się pliki Readme, zawierające

najnowsze informacje o wprowadzonych

w komputerze zmianach technicznych

lub zaawansowane materiały techniczne,

przeznaczone dla pracowników obsługi

technicznej i dla doświadczonych

użytkowników.

14 Wyszukiwanie informacji

UWAGA: Aktualizacje sterowników

i dokumentacji, można znaleźć w witrynie

internetowej support.dell.com.

Czego szukasz? Znajdziesz to tutaj

•

Konfigurowanie komputera

•

Konserwacja komputera

•

Podstawowe informacje dotyczące

rozwiązywania problemów

•

Uruchamianie programu Dell Diagnostics

•

Konfigurowanie drukarki

•

Otwieranie komputera

Przewodnik po systemie

UWAGA: Ten dokument jest opcjonalny

imoże nie być dostarczany z danym

komputerem.

UWAGA: Ten dokument jest dostępny

w formacie PDF w witrynie internetowej

support.euro.dell.com.

•

Informacje dotyczące gwarancji

•

Warunki sprzedaży w Stanach

Zjednoczonych

•

Instrukcje dotyczące bezpieczeństwa

•

Informacje dotyczące przepisów prawnych

•

Informacje dotyczące ergonomii

•

Umowa licencyjna użytkownika

końcowego

Przewodnik z informacjami

o produkcie Dell™

Wyszukiwanie informacji 15

Czego szukasz? Znajdziesz to tutaj

•

Numer seryjny i Kod usług ekspresowych

•

Etykieta licencji Microsoft Windows

Numer seryjny i licencja systemu

Microsoft

®

Windows®

Te etykiety są umieszczone na komputerze.

•

Numer seryjny pozwala zidentyfikować

komputer podczas korzystania z witryny

support.euro.dell.com

się z działem pomocy technicznej.

•

Kontaktując się z działem pomocy

technicznej, należy wprowadzić Kod

usług ekspresowych, aby odpowiednio

przekierować połączenie.

UWAGA: Dla zwiększenia

bezpieczeństwa nowo zaprojektowana

etykieta licencji Microsoft Windows

zawiera „szczelinę bezpieczeństwa”,

która wygląda jak wycięty fragment

etykiety i ma zniechęcać do usuwania

etykiety.

lub kontaktowana

16 Wyszukiwanie informacji

Czego szukasz? Znajdziesz to tutaj

•

Rozwiązania — wskazówki i porady

dotyczące rozwiązywania problemów,

artykuły techniczne, kursy online, często

zadawane pytania

•

Społeczność — rozmowy online z innymi

klientami firmy Dell

•

Modernizacja — informacje dotyczące

Witryna sieci Web pomocy

technicznej firmy Dell —

support.dell.com

UWAGA: Należy wybrać swój region

lub sektor biznesowy, aby wyświetlić

odpowiednią stronę pomocy technicznej.

modernizowania pamięci, dysków twardych

i systemu operacyjnego

•

Obsługa klienta — informacje kontaktowe,

o stanie zamówień i zgłoszeń serwisowych,

gwarancyjne i dotyczące napraw

•

Serwis i pomoc techniczna — informacje

o stanie zgłoszenia i historii pomocy,

kontrakcie serwisowym oraz możliwość

rozmowy online z pracownikiem

pomocy technicznej

•

Usługa Dell Technical Update (aktualizacji

technicznych firmy Dell) — powiadamianie

pocztą elektroniczną o dostępnych

aktualizacjach oprogramowania i sprzętu

dla użytkowanego komputera

•

Informacje techniczne — dokumentacja

komputera, szczegółowe informacje

o konfiguracji komputera, dane techniczne

produktów oraz artykuły techniczne

•

Pliki do pobrania — certyfikowane

sterowniki, poprawki i aktualizacje

oprogramowania

Wyszukiwanie informacji 17

Czego szukasz? Znajdziesz to tutaj

•

Oprogramowanie Desktop System Software

(DSS) — W przypadku ponownej instalacji

systemu operacyjnego na komputerze

należy przed zainstalowaniem sterowników

ponownie zainstalować program

narzędziowy DSS. Program DSS

udostępnia krytyczne aktualizacje

systemu operacyjnego oraz obsługę

procesorów, napędów optycznych,

urządzeń USB itd. Program DSS jest

niezbędny dla poprawnego funkcjonowania

komputera Dell. Oprogramowanie

automatycznie wykrywa komputer i system

operacyjny oraz instaluje aktualizacje

odpowiednie do danej konfiguracji.

Aby pobrać oprogramowanie Desktop

System Software:

1

Przejdź do strony

wybierz swój region lub sektor biznesowy

i wprowadź numer seryjny.

2

Wybierz opcję

Drivers and Downloads

(Sterowniki i pliki do pobrania) i kliknij

Go

łącze

3

Kliknij swój system operacyjny

(Przejdź).

i wyszukaj wyrażenie

Software

(Oprogramowanie systemowe

komputera osobistego).

UWAGA: Interfejs użytkownika strony

support.dell.com może zmieniać się

wzależności od wybranych opcji.

•

Jak korzystać z systemu

Microsoft Windows Vista

•

Praca z programami i plikami

•

Personalizacja pulpitu

™

Pomoc i obsługa techniczna

systemu Windows

1

Kliknij przycisk Start systemu Windows

Vista , a następnie kliknij polecenie

Help and Support

techniczna).

2

W polu

Search Help

wpisz słowo lub frazę określające problem.

a następnie naciśnij klawisz <Enter> lub

kliknij lupę.

3

Kliknij temat opisujący problem.

4

Postępuj zgodnie z instrukcjami

wyświetlanymi na ekranie.

support.dell.com

Desktop System

,

(Pomoc i obsługa

(Wyszukaj w Pomocy)

18 Wyszukiwanie informacji

Czego szukasz? Znajdziesz to tutaj

•

Ponowne instalowanie systemu

operacyjnego

Dysk z systemem operacyjnym

(Operating System)

UWAGA: Dysk

(System operacyjny) jest opcjonalny

imoże nie być dostarczany ze

wszystkimi komputerami.

System operacyjny został już zainstalowany

w komputerze. Za pomocą dysku Operating

System można wykonać ponowną instalację

systemu operacyjnego (zobacz „Ponowna

instalacja systemu Windows XP lub

Windows Vista” na stronie 154).

Po dokonaniu ponownej instalacji systemu

operacyjnego należy użyć dysku Drivers

and Utilities (Sterowniki i programy

narzędziowe) w celu ponownego

zainstalowania sterowników urządzeń

dostarczonych wraz z komputerem.

Etykieta z kluczem produktu systemu

operacyjnego jest umieszczona na komputerze.

Operating System

UWAGA: Kolor dysku różni się

wzależności od zamówionego

systemu operacyjnego.

Wyszukiwanie informacji 19

Czego szukasz? Znajdziesz to tutaj

•

Korzystanie z systemu Linux

•

Dyskusje z użytkownikami produktów

™

Dell Precision

i systemu operacyjnego

Linux prowadzone za pośrednictwem

poczty e-mail

•

Dodatkowe informacje na temat systemu

Witryny sieci Web dotyczące

systemu Linux, obsługiwane przez

firmę Dell

•

Linux.dell.com

•

Lists.us.dell.com/mailman/listinfo/linux-

precision

Linux i użytkowanego komputera Dell

Precision

20 Wyszukiwanie informacji

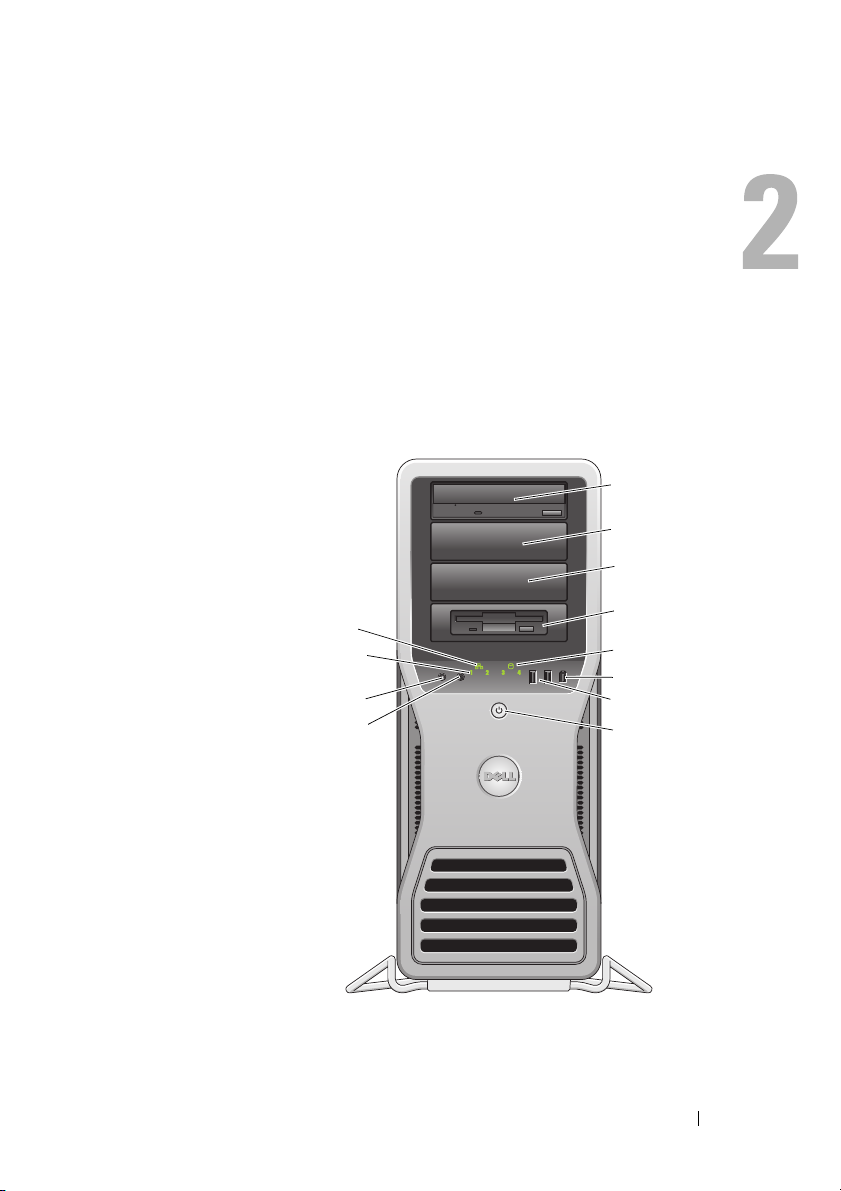

Informacje o komputerze

Widok z przodu

1

2

3

9

10

11

12

Informacje o komputerze 21

4

5

6

7

8

1-3 wnęki na napędy

5,25 cala

4 wnęka na napęd

5,25 cala z płytką

panelową na

napęd 3,5 cala

5 lampka

aktywności

dysku twardego

6 złącze

IEEE 1394

7 złącza

USB 2.0 (2)

Obsługuje napęd optyczny, czytnik kart pamięci, napęd

dyskietek lub dysk twardy SATA w obejmie przeznaczonej

do instalowania we wnęce 5,25 cala.

Obejma dysku twardego może być stosowana tylko

we wnękach na napęd 5,25 cala. Obejmy napędów

dyskietek, czytników kart pamięci i dysków twardych

nie są wymienne.

Obsługuje napęd optyczny, czytnik kart pamięci,

napęd dyskietek lub dysk twardy SATA w obejmie

przeznaczonej do instalowania we wnęce 5,25 cala.

Przedstawiona na rysunku płytka panelowa służy

wyłącznie do montażu napędu dyskietek lub czytnika

kart pamięci i może być instalowana w każdej z czterech

wnęk na napęd 5,25 cala. Aby uzyskać więcej informacji,

zobacz „Panele napędów” na stronie 274.

Obejma dysku twardego może być stosowana tylko

ękach na napęd 5,25 cala. Obejmy napędów

we wn

dyskietek, czytników kart pamięci i dysków twardych

nie są wymienne.

Lampka dysku twardego świeci podczas odczytywania

danych z dysku twardego lub zapisywania ich na dysku

twardym. Lampka może także świecić, gdy działa jedno

zurządzeń, na przykład napęd optyczny.

Złącze IEEE 1394 jest przeznaczone dla szybkich

urządzeń przetwarzania danych, takich jak cyfrowe

kamery wideo lub zewnętrzne urządzenia pamięci

masowej.

Do przednich złączy USB należy podłączać urządzenia

używane okazjonalnie, takie jak urządzenia pamięci

masowej flash, aparaty fotograficzne lub urządzenia

startowe USB.

Korzystanie z tylnych złączy USB jest zalecane

w przypadku urządzeń podłączanych na stałe, takich

jak drukarki i klawiatury.

22 Informacje o komputerze

8 przycisk

zasilania

lampka

zasilania

9 lampka

aktywności sieci

10 lampki

diagnostyczne

(4)

11 złącze

mikrofonu

12 złącze

słuchawek

Naciśnij przycisk zasilania, aby włączyć komputer.

Lampka umieszczona wewnątrz tego przycisku wskazuje

bieżący stan zasilania. Aby uzyskać więcej informacji,

zobacz „Sterowanie i wskaźniki” na stronie 34.

OSTRZEŻENIE: Aby uniknąć utraty danych, nie

należy wyłączać komputera przez naciśnięcie

przycisku zasilania. Zamiast tego należy zamknąć

system operacyjny.

Lampka aktywności sieci jest włączona, gdy istnieje

dobre połączenie między siecią o przepustowości

10 Mb/s, 100 Mb/s lub 1000 Mb/s (bądź 1Gb/s)

akomputerem.

Lampki te są pomocne podczas rozwiązywania

problemów z komputerem na podstawie kodów

diagnostycznych. Aby uzyskać więcej informacji,

zobacz „Lampki diagnostyczne” na stronie 115.

Złącze mikrofonu służy do podłączania mikrofonu

komputera osobistego w celu przekazywania głosowego

lub muzycznego sygnału wejściowego do programu

dźwiękowego lub telefonicznego.

Złącze słuchawek służy do podłączania słuchawek.

Informacje o komputerze 23

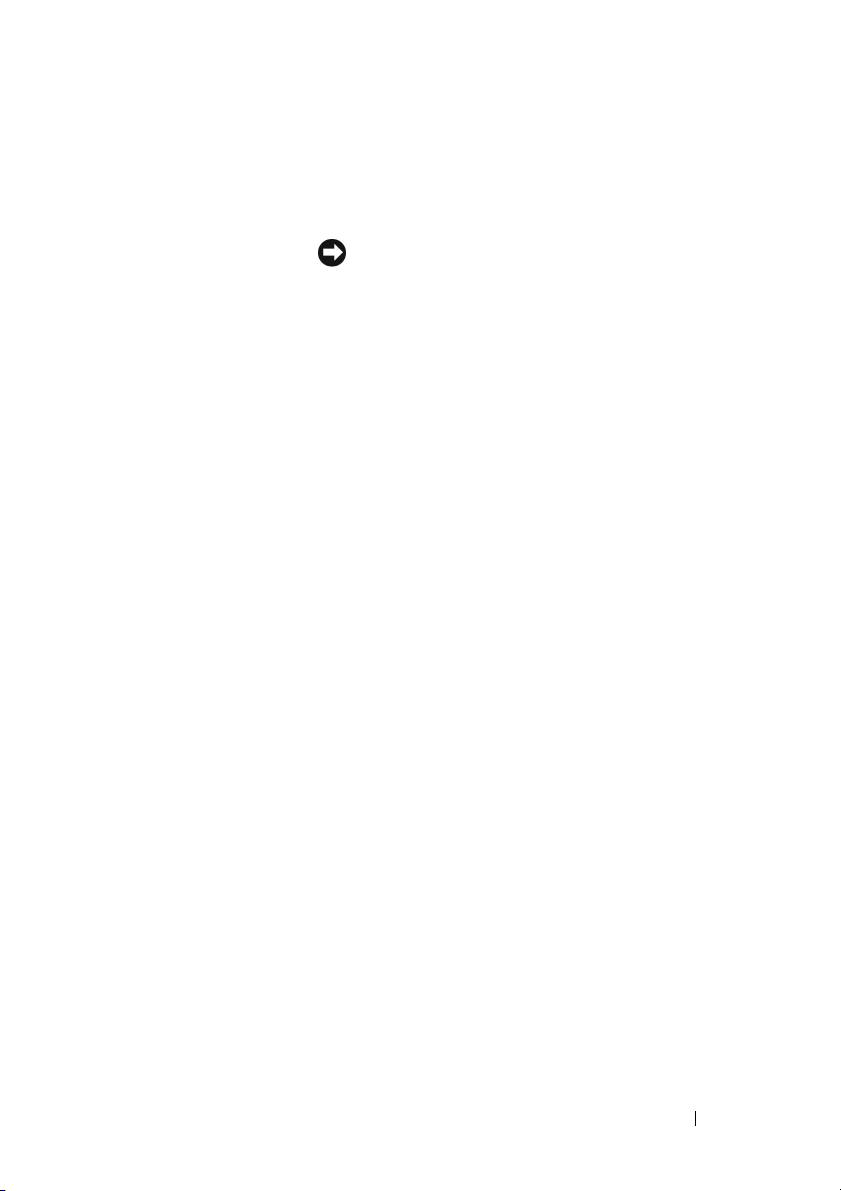

Widok z tyłu

1

2

3

1 złącze zasilania Umożliwia podłączenie kabla zasilania.

2 gniazda kart Gniazda od 2 do 6 obsługują karty pełnowymiarowe.

Są to następujące gniazda: jedno gniazdo PCI, dwa

gniazda PCI Express 2.0 x16 oraz dwa gniazda PCI-X.

Gniazda 1 i 7 obsługują karty o długości połówkowej.

Są to następujące gniazda: jedno gniazdo PCI Express x8

(podłączone jako x4) i jedno gniazdo PCI-X.

3 złącza na panelu

tylnym

Do odpowiednich złączy podłącza się urządzenia USB,

audio i inne urządzenia (aby uzyskać więcej informacji,

zobacz „Złącza na panelu tylnym” na stronie 25).

PRZESTROGA: Należy sprawdzić, czy otwory wentylacyjne nie są

przesłonięte. Zablokowanie dostępu powietrza do tych otworów

może doprowadzić do poważnych problemów wywołanych

wzrostem temperatury w komputerze.

24 Informacje o komputerze

Złącza na panelu tylnym

12345678

91011

1 złącze

równoległe

Do złącza równoległego podłącza się urządzenia

równoległe, takie jak drukarka. Drukarkę USB należy

podłączać do złącza USB.

UWAGA: Zintegrowane złącze równoległe jest

automatycznie wyłączane, kiedy komputer wykrywa

zainstalowaną kartę zawierającą złącze równoległe

skonfigurowane w taki sposób, że używa tego samego

adresu. Aby uzyskać więcej informacji, zobacz „Opcje

konfiguracji systemu” na stronie 82.

2 złącze myszy Standardową mysz PS/2 należy podłączać do zielonego

złącza myszy. Przed podłączeniem myszy do komputera

należy wyłączyć komputer i wszystkie podłączone

urządzenia. Mysz USB należy podłączać do złącza USB.

3 złącze IEEE 1394 Złącze IEEE 1394 jest przeznaczone dla szybkich urządzeń

przetwarzania danych, takich jak cyfrowe kamery wideo lub

zewnętrzne urządzenia pamięci masowej.

4 złącze wejścia

liniowego

5 złącze wyjścia

liniowego

Niebieskie złącze wejścia liniowego umożliwia podłączenie

ądzenia odtwarzającego, takiego jak odtwarzacz plików

urz

MP3, odtwarzacz CD lub magnetowid. W komputerach

zkartą dźwiękową należy użyć złącza na karcie.

Zielone złącze wyjścia liniowego umożliwia podłączenie

większości głośników z wbudowanymi wzmacniaczami.

W komputerach z kartą dźwiękową należy użyć złącza

na karcie.

Informacje o komputerze 25

6 lampka

integralności

łącza

7 złącze karty

sieciowej

8 lampka

aktywności sieci

9 złącza

szeregowe (2)

10 złącze

klawiatury

11 złącza

USB 2.0 (5)

Zielona — istnieje dobre połączenie pomiędzy komputerem

asiecią o przepustowości 10 Mb/s

Pomarańczowa — istnieje dobre połączenie pomiędzy

komputerem a siecią o przepustowości 100 Mb/s

Żółta — istnieje dobre połączenie pomiędzy komputerem

asiecią o przepustowości 1000 Mb/s (lub 1 Gb/s)

Wyłączona — komputer nie wykrywa fizycznego

połączenia z siecią

Aby podłączyć komputer do sieci lub urządzenia

szerokopasmowego, podłącz jeden koniec kabla

sieciowego do gniazda sieciowego bądź urządzenia

sieciowego lub szerokopasmowego. Drugi koniec kabla

sieciowego podłącz do złącza karty sieciowej w komputerze.

Kliknięcie oznacza, że kabel sieciowy został właściwie

zamocowany.

Nie podłączaj kabla telefonicznego do złącza sieciowego.

W przypadku konfigurowania wielu połączeń sieciowych

(np. oddzielnie intranetowych i ekstranetowych)

w komputerach z dodatkową kartą sieciową nale

złączy znajdujących się na karcie i z tyłu komputera.

Zaleca się stosowanie na potrzeby sieci okablowania

oraz złączy kategorii 5. Jeśli istnieje konieczność użycia

okablowania kategorii 3, należy ustawić szybkość sieci

na 10 Mb/s, aby zapewnić prawidłowe działanie.

Błyska na żółto, gdy komputer przesyła lub odbiera dane

przez sieć. Duże natężenie ruchu sieciowego może

spowodować, że lampka będzie świecić światłem ciągłym.

Umożliwia podłączenie do portu szeregowego urządzeń

szeregowych, takich jak urządzenia przenośne. W razie

potrzeby można zmienić adres tego portu w programie

konfiguracji systemu (zobacz „Program konfiguracji

systemu (System Setup)” na stronie 81).

Standardową

purpurowego złącza klawiatury. Klawiaturę USB należy

podłączać do złącza USB.

Zaleca się używanie przednich złączy USB do podłączania

urządzeń używanych okazjonalnie, takich jak urządzenia

pamięci masowej flash lub aparaty fotograficzne lub

urządzenia startowe USB.

Tylnych złączy USB należy używać do podłączania

urządzeń na stałe, np. drukarek i klawiatur.

klawiaturę PS/2 należy podłączać do

ży używać

26 Informacje o komputerze

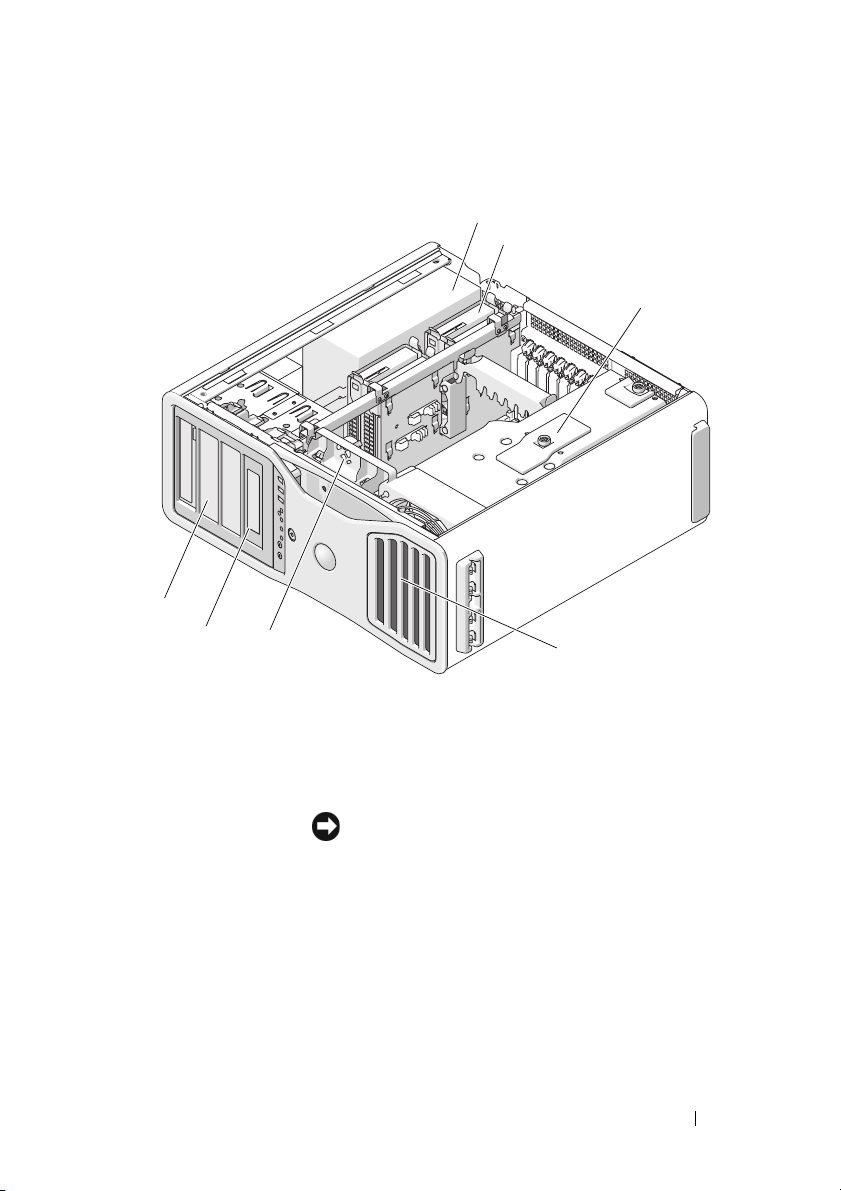

Widok wewnątrz

4

5

6

1 zasilacz

2 wnęka dysku twardego

3 osłona modułów pamięci

1

2

3

7

OSTRZEŻENIE: Osłony

modułów pamięci służą do

mocowania opcjonalnych kart

modułów pamięci; śruby

skrzydełkowe w osłonach

muszą być mocno dokręcone,

aby zabezpieczyć karty pamięci

przed uszkodzeniem.

4 wnęka na napęd 5,25 cala

Informacje o komputerze 27

5 wnęka na napęd 5,25 cala z płytką

panelową na napęd 3,5 cala

6 wentylator karty

7 wentylator przedni

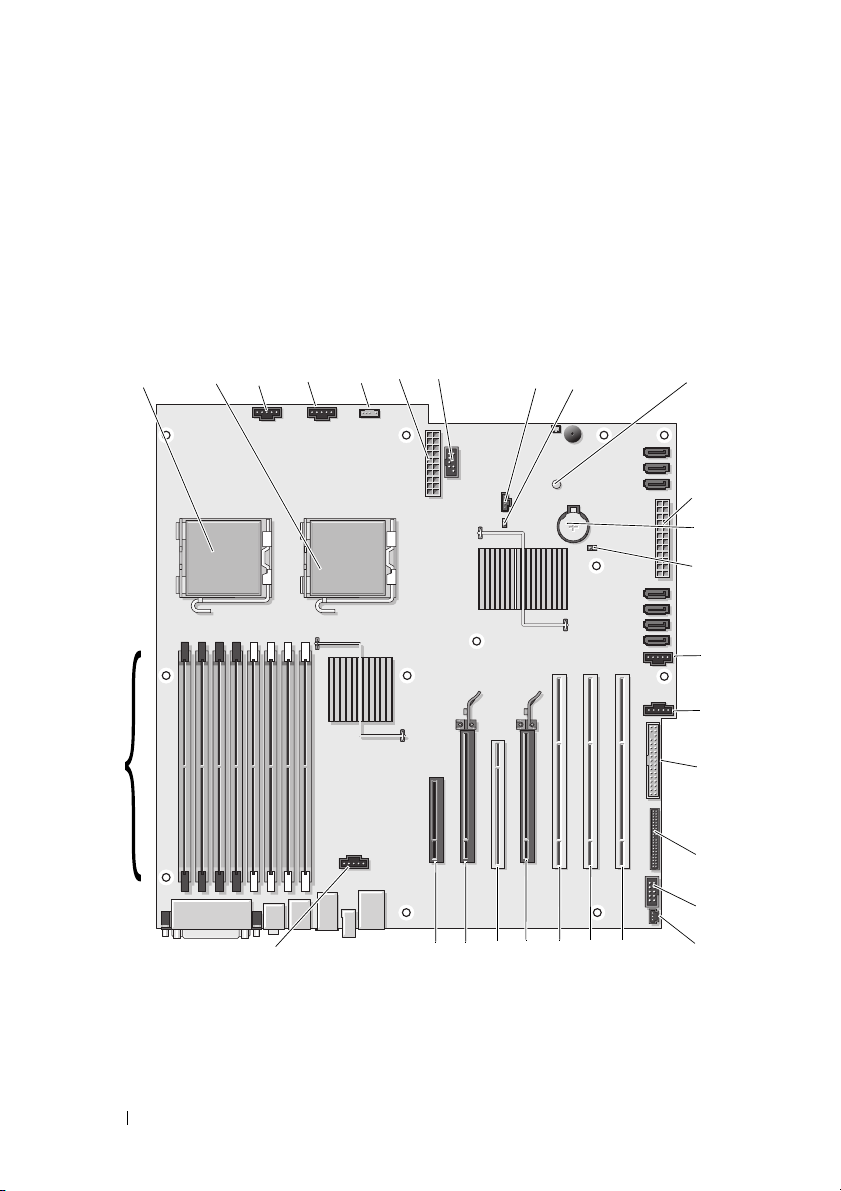

Komponenty płyty systemowej

1

30

367 98 10

2

29

54

11

}

12

13

14

15

}

16

17

18

19

20

22232425262728

21

28 Informacje o komputerze

1 złącze procesora głównego

(CPU_0)

2 złącze dodatkowego procesora

(CPU_1)

3 złącze przedniego wentylatora

(FAN_FRONT)

4 wentylator obudowy karty

(FAN_CCAG)

5 złącze głośnika wewnętrznego

(INT_SPKR)

6 złącze zasilania (POWER2) 21 wskaźnik naruszenia obudowy

7 złącze USB (INT_USB) 22 gniazdo karty PCI-X (SLOT7_PCIX)

8 dioda LED dodatkowego dysku

twardego (AUX_LED)

9 zworka hasła (PSWD) 24 gniazdo karty PCI-X (SLOT5_PCIX)

10 dioda LED zasilania

pomocniczego (AUX_PWR)

11 złącza SATA dla dysków

twardych lub napędów optycznych

(SATA_0, SATA_1, SATA_2)

12 złącze zasilania głównego

(POWER1)

13 gniazdo baterii (BATTERY) 28 gniazdo karty PCI Express x8,

14 zworka resetowania zegara czasu

rzeczywistego (RTCRST)

16 wentylator dysku twardego

(FAN_HDD)

17 wentylator dodatkowego dysku

twardego (FAN_HDD2)

18 złącze napędu dyskietek (DSKT)

19 złącze panelu przedniego

(FRONTPANEL)

20 złącze 1394 na panelu przednim

(FP1394)

(INTRUDER)

23 gniazdo karty PCI-X (SLOT6_PCIX)

25 gniazdo karty PCI Express 2.0 x16

(SLOT4_PCI e2x16)

26 gniazdo PCI (SLOT3_PCI)

27 gniazdo karty PCI Express 2.0 x16

(SLOT2_PCI e2x16)

podłączone jako x4 (SLOT1_PCIE)

29 złącze wentylatora modułów

pamięci (FAN_MEM)

15 złącza dysków twardych SAS lub

SATA (HDD_0, HDD_1, HDD_2,

HDD_3)

30 złącza modułów pamięci

(DIMM_1-8)

Informacje o komputerze 29

Kolory kabli

Urządzenie Kolor

dysk twardy SATA niebieski kabel

Napęd dyskietek czarny uchwyt

Napęd optyczny pomarańczowy kabel

panel przedni żółty uchwyt

Dane techniczne

UWAGA: Oferowane opcje mogą zmieniać się w zależności od regionu.

Aby uzyskać więcej informacji o konfiguracji komputera, kliknij Start→

Help and Support (Pomoc i obsługa techniczna) i wybierz opcję

przeglądania informacji o komputerze.

Procesor

®

Typ procesora procesor Dual-Core Intel

procesor Quad-Core Intel

Wewn ętrzna pamięć podręczna procesor Dual-Core Intel

procesor Quad-Core Intel

Częstotliwość magistrali zewnętrznej 1333 lub 1600 MHz

Pamięć

Złącza modułów pamięci 8 (16 z opcjonalną kartą)

Pojemności modułów pamięci 512 MB albo 1, 2 lub 4 GB ECC

Typ pamięci 667 lub 800 MHz z pełnym buforowaniem,

DDR2 SDRAM DIMM (FBD)

Xeon® 5200

®

Xeon® 5400

®

Xeon® 5200 — 6MB

®

Xeon® 5400 —12 MB

OSTRZEŻENIE: Wszystkie moduły

pamięci wymagają używania

pełnowymiarowych radiatorów (FLHS).

Minimalna pojemność pamięci 1 GB

Maksymalna pojemność pamięci 64 GB z opcjonalnymi kartami

standardowo 32 GB

Adres BIOS F0000h

30 Informacje o komputerze

Informacje o systemie

Systemowy zestaw układów Intel 5400

Szerokość magistrali danych 64 bity

Szerokość magistrali DRAM czterokanałowe moduły DIMM z pełnym

buforowaniem

Szerokość szyny adresowej procesora 38 bitów

Pamięć flash EPROM 8 Mbit

Magistrala grafiki dwa gniazda kart PCI Express 2.0 x16

Rozszerzenia

Obsługa kart pięć środkowych gniazd obsługuje karty

pełnowymiarowe.

dwa gniazda skrajne (jedno gniazdo kart

PCI Express x8, podłączone jako x4, i jedno

gniazdo kart PCI-X) obsługują karty

o długości połówkowej.

Obsługiwane karty PCI 2.3

PCI Express 1.0A

PCI Express 2.0 x16

PCI-X 2.0A

PCI

złącze

rozmiar złącza

szerokość danych złącza (maksymalna)

szybkość transferu magistrali

PCI-X

złącza

rozmiar złącza

szerokość danych złącza (maksymalna)

szybkość transferu magistrali

jedno

120 styków

32 bity

133 MB/s

trzy

188 styków

64 bity

800 MB/s

Informacje o komputerze 31

Rozszerzenia

PCI Express x8 (podłączone jako x4)

złącza

rozmiar złącza

szerokość danych złącza (maksymalna)

szybkość transferu magistrali

PCI Express 2.0 x16

złącze

rozmiar złącza

szerokość danych złącza (maksymalna)

szybkość transferu magistrali

Porty i złącza

Złącza zewnętrzne:

Szeregowe

Równoległe

złącze IEEE 1394

Karta sieciowa

Złącze PS/2 (klawiatura i mysz)

Złącze USB

Dźwięk

jedno gniazdo x8 (obsługuje tryby/karty x8,

x4 i x1; maks. szerokość łącza x4)

98 styków

4 tory PCI Express

2,5 GB/s/tor/kierunek (przepustowość surowa)

dwa gniazda x16 (obsługują tryby/karty x16,

x8, x4 i x1)

164 styki

16 torów PCI Express

5,0 GB/s/tor/kierunek (przepustowość surowa)

dwa złącza 9-stykowe; zgodne z 16550C

złącze 25-otworowe (dwukierunkowe)

jedno złącze 6-stykowe na panelu przednim;

jedno złącze 6-stykowe na panelu tylnym

złącze RJ45

dwa 6-stykowe złącza mini-DIN

dwa złącza na panelu przednim i pięć na

panelu tylnym, zgodne z USB 2.0

dwa złącza (mikrofonowe i słuchawkowe) na

panelu przednim;

dwa złącza (wejście i wyjście liniowe) na

panelu tylnym

32 Informacje o komputerze

Porty i złącza

Złącza płyty systemowej:

Napęd dyskietek

Dysk twardy SAS/SATA

Szeregowe ATA

Wewnętrzne złącze USB

Grafika

Standard grafiki PCI Express 2.0 x16 (dwa gniazda)

Dźwięk

Standard dźwięku High Definition Audio CODEC i kontroler

Konwersja stereo 24-bitowa analogowo-cyfrowa; 24-bitowa

Napędy

Dostępne z zewnątrz cztery uniwersalne wnęki napędów 5,25 cala

Dostępne od wewnątrz cztery wnęki na napęd dysku twardego 3,5 cala

(ciąg dalszy)

złącze 34-stykowe

cztery złącza 7-stykowe

trzy złącza 7-stykowe

jedno 10-stykowe złącze dla opcjonalnego

czytnika kart pamięci (urządzenie we wnęce

3,5 cala lub bezpiecznego urządzenia startowego)

cyfrowy Azalia/High Definition

cyfrowo-analogowa

(obsługują urządzenia 3,5 cala)

Kombinacje klawiszy

<F2 > uruchamianie wbudowanego programu konfiguracji

systemu (tylko podczas uruchamiania systemu)

<F12> lub <Ctrl><Alt><F8>

<Ctrl><Alt><F10> uruchamianie z partycji narzędzi diagnostycznych

<F5> uruchamianie wbudowanych procedur

uruchamianie menu urządzeń startowych

Device (tylko podczas uruchamiania systemu)

(jeśli istnieje) podczas uruchamiania systemu

diagnostycznych

Informacje o komputerze 33

Boot

Sterowanie i wskaźniki

Sterowanie zasilaniem Panel przedni: przycisk

Lampka zasilania Panel przedni:

zielona — błyska na zielono w stanie uśpienia;

świeci światłem ciągłym na zielono w stanie

włączonego zasilania

pomarańczowa — błyska na pomarańczowo,

sygnalizując wewnętrzny problem z zasilaniem;

świeci ciągłym pomarańczowym światłem,

sygnalizując możliwość awarii lub nieprawidłowe

zainstalowanie jednego z urządzeń (zobacz

„Problemy z zasilaniem” na stronie 111)

Lampka dostępu do dysku twardego Panel przedni:

zielona — świeci, kiedy komputer odczytuje

dane z dysku twardego lub zapisuje dane na

dysku twardym; świecenie może także

wskazywać działanie jednego z urządzeń,

na przykład napędu optycznego

Lampki integralności łącza Panel tylny: zielona — połączenie 10 Mb;

pomarańczowa — połączenie 100 Mb; żółta —

połączenie 1000 Mb (1 GB)

Panel przedni: ciągłe zielone ś

że połączenie z siecią jest aktywne

Lampka aktywności Panel tylny: błyska na żółto, wskazując

aktywność sieci

Lampki diagnostyczne Panel przedni: cztery lampki (zobacz

„Lampki diagnostyczne” na stronie 115)

Lampka zasilania w trybie gotowości AUX_PWR na płycie systemowej

wiatło wskazuje,

34 Informacje o komputerze

Zasilanie

Zasilacz prądu stałego

Moc

Emisja ciepła

1000 W

1250 W lub 4265 BTU/godz (system

z zasilaczem)

UWAGA: Emisja ciepła jest obliczana

na podstawie specyfikacji mocy zasilania.

Napięcie

Bateria zapasowa litowa bateria pastylkowa 3 V CR2032

Wymiary i masa

Wysokość 22,3 cala (56,6 cm)

Szerokość

Głębokość 21,2 cala (53,8 cm)

Przybliżona masa minimalna 55 funtów (24,9 kg)

Ze stojakiem: 12,8 cala (32,5 cm)

Bez stojaka: 8,5 cala (21,6 cm)

zasilacz z automatycznym czujnikiem

napięcia — od 90 V do 265 V przy 50/60 Hz

PRZESTROGA: Komputer jest ciężki,

a przenoszenie go może być utrudnione.

Nie należy usiłować podnosić,

przesuwać ani przechylać komputera

samodzielnie. Uniesienie tego komputera

wymaga dwóch osób. Podnosząc

komputer, należy zachowywać

prawidłową postawę, aby uniknąć

obrażeń ciała. W szczególności należy

unikać nachylania się. Aby zapoznać się

z innymi ważnymi informacjami na

temat bezpieczeństwa, zobacz

z informacjami o produkcie

Przewodnik

.

Informacje o komputerze 35

Środowisko pracy

Zakres temperatur

Podczas pracy

Podczas przechowywania

Względna wilgotność (maksymalna)

Podczas pracy

Podczas przechowywania

Maksymalne drgania (z zastosowaniem

spektrum losowych wibracji, które

symulują środowisko użytkownika)

Podczas pracy

Podczas przechowywania

Maksymalny wstrząs

Podczas pracy

Podczas przechowywania

Wys oko ść nad poziomem morza

(maksymalna)

Podczas pracy

Podczas przechowywania

10° do 35°C (50° do 95°F)

–40° do 65°C (–40° do 149°F)

20% do 80% (bez kondensacji)

5% do 95% (bez kondensacji)

od 5 do 350 Hz przy 0,0002 G2/Hz

5 do 500 Hz przy 0,001 do 0,01 G2/Hz

40 G +/- 5% z czasem trwania pulsu 2 ms +/- 10%

(ekwiwalent 20 cali/s [51 cm/s])

105 G +/- 5% z czasem trwania pulsu 2 ms

+/- 10% (ekwiwalent 50 cali/s [127 cm/s])

–15,2 do 3048 m (–50 do 10 000 stóp)

–15,2 do 10 668 m (–50 do 35 000 stóp)

36 Informacje o komputerze

Funkcje zaawansowane

Kontrola technologii LegacySelect

Kontrola technologii LegacySelect umożliwia wprowadzanie rozwiązań w pełni

zintegrowanych, częściowo zintegrowanych lub niezintegrowanych z wcześniejszymi

elementami systemu, opartych na wspólnych platformach, obrazach dysków twardych

i procedurach pomocy technicznej. Narzędzia kontroli są udostępniane

administratorowi przez program konfiguracji systemu — Dell OpenManage™

IT Assistant — lub przez integrację niestandardową przygotowaną w firmie Dell.

Technologia LegacySelect umożliwia administratorom elektroniczne

aktywowanie lub dezaktywowanie złączy i urządzeń nośników danych, takich

jak złącza szeregowe i USB, złącze równoległe, napęd dyskietek, gniazda PCI

i mysz PS/2. Dezaktywowane złącza i urządzenia nośników danych umożliwiają

udostępnienie zasobów. Aby wprowadzić zmiany do systemu, należy ponownie

uruchomić komputer.

Zarządzanie

Standardowy format alarmów (ASF)

Standardowy format alarmów (ASF, Alert Standard Format) jest standardem zarządzania

DMTF określającym techniki powiadamiania alarmami: „przed uruchomieniem

systemu operacyjnego” lub „bez systemu operacyjnego”. Standardowo alert o możliwym

naruszeniu zabezpieczeń lub błędzie jest generowany, kiedy system operacyjny jest

w stanie uśpienia lub komputer jest wyłączony. Format ASF został zaprojektowany

w celu zastąpienia wcześniejszych technologii powiadamiania działających bez

systemu operacyjnego.

Ten komputer obsługuje następujące alerty ASF:

Funkcje zaawansowane 37

Alert Opis

Chassis: Chassis Intrusion

- Physical Security

Violation/Chassis

Intrusion - Physical

Security Violation Event

Cleared (Obudowa:

naruszenie obudowy lub

zabezpieczeń fizycznych;

alarm o naruszeniu

zabezpieczeń fizycznych

został usunięty)

Boot: Failure to Boot to BIOS

(Uruchamianie: nie można

uruchomić systemu BIOS)

Password: System Password

Violation (Hasło: naruszenie

hasła systemowego)

CPU: CPU DOA Alert/CPU DOA

Alert Cleared (Procesor:

alert o awarii procesora;

alert o awarii procesora

został usunięty)

Heartbeats: Entity Presence

(Puls: jednostka jest

obecna)

Temperature: Generic

Critical Temperature

Problem (Temperatura:

wystąpiła temperatura

krytyczna)

Voltage: Generic Critical

Voltage Problem (Napięcie:

wystąpiło napięcie

krytyczne)

Obudowa komputera została otwarta lub alarm

naruszenia obudowy został usunięty.

Ładowanie systemu BIOS nie zostało ukończone

podczas uruchamiania.

Hasło systemowe jest nieprawidłowe (alert następuje

po 3 nieudanych próbach).

Procesor nie działa.

Przekazano okresowe impulsy sprawdzające

obecność systemu.

Temperatura komputera przekroczyła

dozwolony limit.

Napięcie na zintegrowanych regulatorach napięcia

przekroczyło dozwolony limit.

38 Funkcje zaawansowane

Alert Opis

Power Supply: Critical

Power Supply Problem

(Zasilanie: krytyczny

problem z zasilaniem)

Cooling Device: Generic

Critical Fan Failure

(Wentylator: krytyczny błąd

wentylatora)

Connectivity: Ethernet

Connectivity Enabled/

Ethernet Connectivity

Disabled (Łączność:

połączenie Ethernet

włączone; połączenie

Ethernet wyłączone)

Napięcie zasilające komputera przekroczyło

wartość graniczną.

Prędkość wentylatora (obroty/min) przekroczyła

dopuszczalną wartość.

Połączenie Ethernet jest włączone lub wyłączone.

Aby uzyskać więcej informacji o zastosowanej przez firmę Dell implementacji

formatu ASF, zobacz publikacje

i

ASF Administrator's Guide

ASF User's Guide

(ASF — Podręcznik administratora), dostępne

w witrynie Pomocy technicznej firmy Dell pod adresem

(ASF — Podręcznik użytkownika)

support.dell.com

.

Program Dell OpenManage™ IT Assistant

Program IT Assistant umożliwia konfigurację, administrację i monitorowanie

komputerów oraz innych urządzeń w sieci korporacyjnej. Program IT Assistant

pozwala na zarządzanie zasobami, konfiguracjami, zdarzeniami (alertami)

i zabezpieczeniami w komputerach wyposażonych w standardowe oprogramowanie

do zarządzania. Program Zapewnia obsługę sprzętu zgodnego ze standardami

przemysłowymi SNMP i CIM.

Dla komputera jest dostępne narzędzie Dell OpenManage Client Instrumentation,

oparte na technologii CIM. Informacje dotyczące narzędzia IT Assistant można

znaleźć w podręczniku Dell OpenManage IT Assistant User's Guide (Dell

OpenManage IT Assistant — Podręcznik użytkownika), dostępnym w witrynie

pomocy technicznej firmy Dell pod adresem support.dell.com.

Funkcje zaawansowane 39

Program Dell OpenManage Client Instrumentation

Dell OpenManage Client Instrumentation to oprogramowanie umożliwiające

zdalne zarządzanie takimi programami jak IT Assistant w celu wykonywania

następujących zadań:

•

Uzyskiwanie informacji dotyczących komputera, na przykład o liczbie

procesorów i używanym systemie operacyjnym.

•

Monitorowanie stanu komputera, np. alertów dotyczących temperatury

z czujników temperatury lub awarii dysku twardego z urządzeń pamięci masowej.

•

Zmiana stanu komputera, np. aktualizowanie systemu BIOS lub zdalne

wyłączanie komputera.

System zarządzany to taki, dla którego w sieci jest skonfigurowany program

Dell OpenManage Client Instrumentation wykorzystujący narzędzie IT Assistant.

Informacje dotyczące programu Dell OpenManage Client Instrumentation można

znaleźć w podręczniku Dell OpenManage Client Instrumentation User's Guide

(Dell OpenManage Client Instrumentation — Podręcznik użytkownika) dostępnym

w witrynie pomocy technicznej firmy Dell pod adresem support.dell.com.

Zarządzanie energią

Komputer może zostać tak skonfigurowany, aby zużywał mniej energii, gdy nie jest

używany. Zarządzanie zużyciem energii odbywa się za pośrednictwem systemu

operacyjnego zainstalowanego na komputerze oraz określonych ustawień

w programie konfiguracji systemu (zobacz „Zarządzanie energią” na stronie 40).

Okresy niższego poboru energii noszą nazwę „trybów uśpienia”.

UWAGA: Wszystkie elementy zainstalowane w komputerze muszą

obsługiwać funkcje trybu hibernacji i/lub trybu gotowości oraz mieć załadowane

odpowiednie sterowniki w celu przejścia w którykolwiek z tych stanów.

Więcej informacji na ten temat znajduje się w dokumentacji producenta

każdego z elementów systemu.

•

Tryb go towości

jest ograniczone lub wyłączone. Jednak pamięć systemowa pozostaje aktywna.

UWAGA: Tryb hibernacji jest obsługiwany tylko w komputerach

zpamięcią RAM o pojemności 4 GB lub mniejszą.

40 Funkcje zaawansowane

. W tym trybie uśpienia zasilanie niektórych elementów komputera

•

Hibernacja

. Ten stan uśpienia powoduje zmniejszenie zużycia energii do

minimum dzięki zapisaniu wszystkich danych z pamięci komputera na dysk

twardy, a następnie wyłączeniu zasilania systemu. Wybudzenie z tego stanu

powoduje ponowne uruchomienie komputera wraz z odtworzeniem zawartości

pamięci. Działanie komputera zostaje następnie wznowione od miejsca, w którym

komputer znajdował się przed wejściem w stan hibernacji.

•

Zamknięcie systemu

. W tym stanie uśpienia komputer jest prawie całkowicie

odłączony od zasilania i pobiera znikomą ilość energii. Jeśli komputer pozostaje

podłączony do gniazdka elektrycznego, może zostać uruchomiony automatycznie

lub zdalnie. Opcja

Auto Power On

(Automatyczne włączanie) w programie

konfiguracji systemu (zobacz „Zarządzanie energią” na stronie 40) umożliwia na

przykład automatyczne uruchamianie komputera o określonej godzinie. Ponadto,

administrator sieci może zdalnie uruchomić komputer za pomocą zdarzeń

zarządzania energią, takich jak zdalne wybudzanie.

W następującej tabeli zostały przedstawione stany uśpienia i metody, za pomocą

których komputer może zostać wybudzony z każdego z tych stanów.

Tryb uśpienia Metody wybudzania (Windows XP)

Tryb gotowości

Hibernacja

Zamknięcie systemu

•

Naciśnięcie przycisku zasilania

•

Automatyczne włączanie

•

Poruszenie lub kliknięcie myszą

•

Naciśnięcie klawisza na klawiaturze

•

Aktywność urządzenia USB

•

Zdarzenie zarządzania energią

•

Naciśnięcie przycisku zasilania

•

Automatyczne włączanie

•

Zdarzenie zarządzania energią

•

Naciśnięcie przycisku zasilania

•

Automatyczne włączanie

•

Zdarzenie zarządzania energią

UWAGA: Więcej informacji na temat zarządzania energią można znaleźć

w dokumentacji systemu operacyjnego.

Funkcje zaawansowane 41

Technologia hiperwątkowości

i wielordzeniowa

Technologia Hyperhreading, nazywana hiperwątkowością, jest technologią

opracowaną przez firmę Intel, która może zwiększyć całkowitą wydajność

komputera dzięki temu, że jeden fizyczny procesor działa jak dwa procesory

logiczne zdolne wykonywać określone zadania równolegle. Procesor wielordzeniowy

zawiera dwie lub większą liczbę fizycznych jednostek obliczeniowych, co zapewnia

zwiększoną wydajność i możliwość przetwarzania wielozadaniowego. Firma Intel

zaimplementowała tę technologię w procesorach Dual-Core i Quad-Core.

Te procesory zawierają odpowiednio dwie i cztery jednostki obliczeniowe.

Zaleca się korzystanie z systemu operacyjnego Microsoft Windows XP z dodatkiem

Service Pack 1 (SP1) lub nowszym albo z systemu Windows Vista, ponieważ te

systemy zostały zoptymalizowane pod kątem wykorzystania tych technologii.

Chociaż wiele programów wykorzystuje hiperwątkowość i procesory

wielordzeniowe, niektóre z nich nie zostały zoptymalizowane pod jej kątem

imogą wymagać aktualizacji ze strony producenta oprogramowania. Należy

skontaktować się z producentem oprogramowania w celu uzyskania informacji

na temat używania technologii hiperwątkowości i procesorów wielordzeniowych

z posiadanym oprogramowaniem. Aby określić, czy komputer używa technologii

hiperwątkowości, sprawdź ustawienie opcji hiperwątkowości w programie

konfiguracji systemu, na karcie Performance (Wydajność) — zobacz „Program

konfiguracji systemu (System Setup)” na stronie 81.

42 Funkcje zaawansowane

Informacje na temat konfiguracji RAID

UWAGA: Konfiguracje RAID poziomu 5 i 10 są możliwe tylko przy

zastosowaniu opcjonalnej karty kontrolera PCI Express RAID.

UWAGA: Macierze RAID nie są obsługiwane dla dysków SATA 1.0.

W tej sekcji opisano konfigurację RAID, która mogła zostać wybrana przez

użytkownika przy zakupie komputera. W branży informatycznej stosuje się

szereg różnych konfiguracji RAID w zależności od zastosowania. Firma Dell

oferuje w komputerach Dell Precision konfigurację RAID poziomu 0, konfigurację

RAID poziomu 1 oraz, z opcjonalnym kontrolerem PCI Express RAID, konfigurację

RAID poziomu 5 i konfigurację RAID poziomu 10. Konfiguracja RAID poziomu 0

jest zalecana w przypadku korzystania z programów wymagających wysokiej

wydajności, a konfiguracja RAID poziomu 1 — dla użytkowników wymagających

wyższego poziomu integralności danych. Konfiguracja RAID poziomu 5

i konfiguracja RAID poziomu 10 zapewniają zarówno wysoki poziom integralności

danych, jak i szybszy dostęp do nich.

UWAGA: Poziomy RAID nie stanowią hierarchii. Konfiguracja RAID poziomu 5

nie jest z natury lepsza ani gorsza od konfiguracji RAID poziomu 0.

Kontroler RAID w komputerze użytkownika może utworzyć konfigurację

poziomu 0 z użyciem od dwóch do czterech dysków fizycznych. Macierz

dyskowa RAID poziomu 5 lub 10 (dostępna tylko przy użyciu opcjonalnego

kontrolera PCI Express RAID) musi składać się z trzech lub czterech dysków.

Wszystkie dyski muszą być tego samego typu. W macierzy RAID nie można

łączyć dysków SAS i SATA. Dyski powinny być także tego samego rozmiaru,

co zapewni, że większy dysk nie będzie zawierał nieprzypisanej (a co za tym

idzie — bezużytecznej) przestrzeni.

UWAGA: Poziomy RAID nie stanowią hierarchii. Konfiguracja RAID

poziomu 10 nie jest z natury lepsza ani gorsza od konfiguracji RAID

poziomu 0.

Konfiguracja RAID poziomu 0

Konfiguracja RAID poziomu 0 wykorzystuje technikę przechowywania danych

nazywaną „przeplotem danych”, która zapewnia dużą szybkość dostępu do danych.

Przeplot danych to metoda zapisywania kolejnych segmentów („pasków”) danych

sekwencyjnie na dyskach fizycznych — powstaje w ten sposób duży dysk wirtualny.

Przeplot danych umożliwia odczytywanie danych z jednego dysku i jednoczesne

wyszukiwanie i odczytywanie następnego bloku danych na innym dysku.

Funkcje zaawansowane 43

Dyski SATA

w konfiguracji

RAID poziomu 0

segment 1

segment 3

segment 5

dysk twardy 1

segment 2

segment 4

segment 6

dysk twardy 2

Inną zaletą konfiguracji RAID poziomu 0 jest fakt, że wykorzystuje ona całkowitą

pojemność dysków. Przy zainstalowanych dwóch dyskach o pojemności 120 GB

użytkownik ma do dyspozycji 240 GB przestrzeni dyskowej.

OSTRZEŻENIE: Ponieważ konfiguracja RAID poziomu 0 nie zapewnia

nadmiarowości danych, awaria jednego z dysków powoduje, że dane na

drugim dysku również są niedostępne. Z tego względu przy wykorzystaniu

konfiguracji RAID poziomu 0 należy regularnie wykonywać kopie zapasowe.

Konfiguracja RAID poziomu 1

W konfiguracji RAID poziomu 1 wykorzystano technikę przechowywania

nadmiarowych danych nazywaną dublowaniem (ang. „mirroring”). Dane zapisywane

na dysku podstawowym są powielane (dublowane) na drugim dysku. W konfiguracji

RAID poziomu 1 zrezygnowano z dużej szybkości dostępu do danych na rzecz

nadmiarowości danych.

44 Funkcje zaawansowane

Dyski SATA

w konfiguracji

RAID poziomu 1

segment 1

segment 2

segment 3

segment 4

segment 5

segment 6

dysk twardy 1

segment 1 dublowany

segment 2 dublowany

segment 3 dublowany

segment 4 dublowany

segment 5 dublowany

segment 6 dublowany

dysk twardy 2

W przypadku awarii jednego z dysków kolejne operacje odczytu i zapisu są kierowane

na sprawny dysk. Uszkodzony dysk można następnie wymienić i odtworzyć na

nim dane z drugiego dysku. Ponieważ dane są powielane na obu dyskach, dyski

o pojemności 120 GB w konfiguracji RAID poziomu 1 wspólnie mają maks.

120 GB pojemności do przechowywania danych.

Konfiguracja RAID poziomu 5

UWAGA: Konfiguracje RAID poziomu 5 i 10 są możliwe tylko przy

zastosowaniu opcjonalnej karty kontrolera PCI Express RAID.

W konfiguracji RAID poziomu 5 wykorzystano technikę przechowywania danych

zwaną „kontrolą parzystości”. Gdy blok danych jest zapisywany do konfiguracji

RAID, jest on rozłożony na wszystkich dyskach w macierzy RAID za wyjątkiem

jednego, na który zapisywane są dane o parzystości. Dane o parzystości to informacje

umożliwiające odtworzenie całego bloku rozłożonych danych w przypadku awarii

jednego napędu.

Funkcje zaawansowane 45

Ponieważ objętość danych o parzystości jest niewielka w porównaniu z rzeczywistym

rozmiarem przechowywanych danych, jeden twardy dysk może pełnić rolę

dysku parzystości dla dowolnej liczby dysków, na których dane są przechowywane.

Tym niemniej, nie wszystkie dane o parzystości są przechowywane na tym samym

dysku. Zamiast tego, dla każdego nowego bloku danych zapisywanego w konfiguracji

RAID różne dyski na przemian albo przechowują dane, albo pełnią funkcję

dysku parzystości.

Dyski Serial ATA

wkonfiguracji

RAID poziomu 5

połowa bloku danych 1

połowa bloku danych 2

dane o parzystości dla

bloku 3

połowa bloku danych 4

połowa bloku danych 5

dane o parzystości dla

bloku 6

dysk twardy 1

połowa bloku danych 1

dane o parzystości dla

bloku 2

połowa bloku danych 3

dane o parzystości dla

bloku 4

połowa bloku danych 5

połowa bloku danych 6

dysk twardy 2

dane o parzystości dla

bloku 1

połowa bloku danych 2

połowa bloku danych 3

połowa bloku danych 4

dane o parzystości dla

bloku 5

połowa bloku danych 6

dysk twardy 3

Ponieważ dane są rozłożone na wszystkich dyskach w konfiguracji RAID, podobnie

jak w konfiguracji RAID 0, dostęp do danych jest bardzo szybki. Kolejną zaletą

danych o parzystości jest to, że jeśli jeden z dysków ulegnie awarii, może on zostać

odtworzony za pomocą danych o parzystości przechowywanych na innych dyskach.

Rozmiar przestrzeni dostępnej do przechowywania danych dla trzech dysków

opojemności 120 GB w konfiguracji RAID poziomu 5 wynosi 240 GB, ponieważ na

jednym dysku są przechowywane dane o parzystości. Minimalna liczba dysków

potrzebnych do utworzenia konfiguracji RAID poziomu 5 wynosi trzy.

46 Funkcje zaawansowane

Konfiguracja RAID poziomu 10

UWAGA: Konfiguracje RAID poziomu 5 i 10 są możliwe tylko przy

zastosowaniu opcjonalnej karty kontrolera PCI Express RAID.

Konfiguracja RAID poziomu 10 używa połączonych metod przeplotu i dublowania

danych. Ten typ konfiguracji wymaga użycia czterech dysków. Dyski są

dzielone na dwie pary dublujące, a dane zapisywane w macierzy dyskowej RAID

są rozkładane między wszystkie cztery dyski. Dostęp do danych jest szybki

dzięki przeplotowi danych, a wszystkie dane są dublowane na innym dysku dla

zapewnienia nadmiarowości.

Dyski SATA

w konfiguracji

RAID poziomu 10

segment 1

segment 2

segment 3

segment 4

segment 5

segment 6

dysk twardy 1

segment 1 z przeplotem na 4 dyskach

segment 2 z przeplotem na 4 dyskach

segment 3 z przeplotem na 4 dyskach

segment 4 z przeplotem na 4 dyskach

segment 5 z przeplotem na 4 dyskach

segment 6 z przeplotem na 4 dyskach

dyski twarde 2, 3 i 4

W przypadku awarii jednego z dysków kolejne operacje odczytu i zapisu są

kierowane na pozostałe sprawne dyski. Uszkodzony dysk można następnie

wymienić i odtworzyć na nim dane ze sprawnych dysków. Ponieważ dane są

powielane na dysku podstawowym i na pozostałych dyskach, dyski o pojemności

120 GB w konfiguracji RAID poziomu 1 wspólnie mają maks. 240 GB pojemności

do przechowywania danych.

Funkcje zaawansowane 47

Konfiguracja komputera do obsługi macierzy dyskowej RAID

W komputerze można skonfigurować obsługę macierzy dyskowej RAID, nawet jeśli

nie wybrano takiej konfiguracji przy zakupie komputera. W celu skonfigurowania

macierzy dyskowej RAID na komputerze muszą być zainstalowane co najmniej dwa

dyski twarde. Aby uzyskać instrukcje montażu dysku twardego, zobacz „Instalowanie

dysku twardego (wnęki 1-4)” na stronie 260.

Narzędzie do zarządzania konfiguracją RAID

Otwieranie narzędzia do zarządzania konfiguracją RAID

1

Uruchom system.

2

Po wyświetleniu monitu podczas testu POST naciśnij klawisze <Ctrl><C>.

W przypadku zbyt długiego oczekiwania i pojawienia się logo systemu

operacyjnego należy zaczekać, aż uruchamianie systemu operacyjnego

zostanie ukończone, a następnie uruchomić ponownie system i ponowić próbę.

Zostanie wyświetlone menu narzędzia konfiguracyjnego.

Nawigowanie w menu narzędzia konfiguracyjnego

Ekrany konfiguracji są zorganizowane hierarchicznie. Na dole każdego ekranu

są wyświetlane wskazówki dotyczące nawigacji. W programie narzędziowym jest

także dostępna pomoc podręczna.

Konfiguracja macierzy dyskowej RAID izarządzanie nią

Aby uzyskać dostęp do ekranów konfiguracji i zarządzania zintegrowanym

kontrolerem RAID (IR), wybierz opcję RAID Properties (Właściwości woluminu

RAID) na ekranie Adapter Properties (Właściwości karty). Na wyświetlonym

ekranie można tworzyć nowe woluminy RAID, a także wyświetlać istniejące

woluminy RAID i zarządzać nimi.

•

Jeśli nie skonfigurowano jeszcze żadnych woluminów RAID, zostanie

wyświetlony monit o utworzenie wirtualnego dysku RAID (czyli

woluminu RAID).

•

Jeśli w systemie skonfigurowano już co najmniej jeden wolumin RAID,

wszystkie istniejące woluminy RAID będą wyświetlone i będzie możliwe

zarządzanie nimi.

48 Funkcje zaawansowane

UWAGA: Firma Dell zaleca wykonanie kopii zapasowej danych przed

przystąpieniem do dodawania i aktualizowania konfiguracji.

Ekran zamykania

Istotne jest prawidłowe zamknięcie narzędzia do zarządzania konfiguracją RAID,

ponieważ niektóre zmiany są uwzględniane dopiero przy zamykaniu tego programu.

Na ekranie Adapter List (Lista kart) naciśnij klawisz <Esc>, aby zamknąć program.

Podobny ekran zamykania, umożliwiający zapisanie ustawień, jest także wyświetlany

przy opuszczaniu większości innych ekranów.

Wykonywanie czynności konfiguracyjnych

OSTRZEŻENIE: W przypadku tworzenia konfiguracji RAID za pomocą

poniższych procedur wszystkie dane znajdujące się na dysku twardym

zostaną utracone. Przed wykonaniem dalszych czynności należy utworzyć

kopię zapasową danych.

UWAGA: Rozmiar macierzy dyskowej RAID nie może przekraczać

2 terabajtów. Obszar powyżej 2 terabajtów nie będzie używany.

Dostępne są dwie opcje tworzenia nowego woluminu RAID: Create IM Volume

(Utwórz wolumin typu IM) oraz Create IS Volume (Utwórz wolumin typu IS).

IM oznacza dublowanie zintegrowane (ang. „integrated mirroring”). IS oznacza

przeplot zintegrowany (ang. „integrated striping”). Dodatkowe informacje są

dostępne na ekranie konfiguracyjnym.

Tworzenie konfiguracji RAID poziomu 0

UWAGA: Konfiguracja RAID poziomu 0 nie oferuje ochrony danych

w przypadku awarii dysku twardego. Taka konfiguracja jest używana

przede wszystkim dla zwiększenia wydajności.

UWAGA: Raz ustawionej liczby dysków twardych w woluminie RAID

(dysku wirtualnym) nie można zmieniać.

Aby utworzyć wolumin RAID 0 na kontrolerze SAS 6/iR, na którym jeszcze nie

skonfigurowano żadnego woluminu RAID, należy wykonać następujące czynności.

1

Wybierz kontroler z menu

zarządzania konfiguracją.

2

Wybierz opcję

RAID Properties

Adapter List

(Lista kart) w narzędziu do

(Właściwości woluminu RAID).

Funkcje zaawansowane 49

3

Po wyświetleniu monitu o utworzenie woluminu RAID z przeplotem (IS)

lub z dublowaniem (IM) wybierz opcję

Create IS Volume

(Utwórz wolumin

z przeplotem).

Na kolejnym ekranie zostanie wyświetlona lista dysków twardych, które można

dodać do woluminu RAID.

4

Umieść kursor w kolumnie

RAID Disk

(Dysk RAID). Aby dodać dysk twardy

do woluminu RAID, zmień ustawienie „No” (Nie) na „Yes” (Tak), naciskając

klawisz <+>, <-> lub klawisz spacji. W miarę dodawania dysków twardych

w polu

Virtual Disk Size

(Rozmiar dysku wirtualnego) jest wyświetlany

aktualny rozmiar nowego woluminu RAID.

OSTRZEŻENIE: Utworzenie woluminu RAID spowoduje utratę

wszystkich danych. Firma Dell zaleca wykonanie kopii zapasowej

danych przed wykonaniem tych czynności.

Wymagania dotyczące tworzenia woluminu RAID z przeplotem (IS):

•

Wszystkie dyski twarde muszą być zgodnymi dyskami SAS firmy Dell

lub dyskami SATA.

•

W tym samym woluminie RAID nie można łączyć dysków SAS

i dysków SATA.

•

Dyski muszą używać bloków o rozmiarze 512 bajtów i nie mogą być

dyskami wymiennymi.

•

Wolumin RAID może zawierać od 2 do 4 dysków twardych.

5

Naciśnij klawisz <C>, a następnie, kiedy wolumin RAID będzie całkowicie

skonfigurowany, wybierz opcję

6

Zamknij menu, aby zapisać zmiany. Narzędzie konfiguracyjne zostanie

Save changes

(Zapisz zmiany).

wstrzymane na czas tworzenia woluminu RAID.

Tworzenie konfiguracji RAID poziomu 1

Aby utworzyć wolumin RAID 1 na kontrolerze SAS 6/iR, na którym jeszcze nie

skonfigurowano żadnego woluminu RAID, należy wykonać następujące czynności.

1

Wybierz kontroler z menu

zarządzania konfiguracją.

2

Wybierz opcję

RAID Properties

50 Funkcje zaawansowane

Adapter List

(Lista kart) w narzędziu do

(Właściwości woluminu RAID).

3

Po wyświetleniu monitu o utworzenie woluminu RAID z przeplotem (IS)

lub z dublowaniem (IM) wybierz opcję

Create IM Volume

(Utwórz wolumin

z dublowaniem).

Na kolejnym ekranie zostanie wyświetlona lista dysków twardych, które można

dodać do woluminu RAID.

4

Umieść kursor w kolumnie

RAID Disk

(Dysk RAID). Aby dodać dysk

twardy do woluminu RAID, zmień ustawienie „No” (Nie) na „Yes” (Tak),

naciskając klawisz <+>, <-> lub klawisz spacji. W miarę dodawania dysków

twardych w polu

Virtual Disk Size

(Rozmiar dysku wirtualnego) jest wyświetlany

aktualny rozmiar nowego woluminu RAID.

OSTRZEŻENIE: Utworzenie woluminu RAID spowoduje utratę

wszystkich danych. Firma Dell zaleca wykonanie kopii zapasowej

danych przed wykonaniem tych czynności.

Wymagania dotyczące tworzenia woluminu RAID z dublowaniem (IM):

•

Wszystkie dyski twarde muszą być zgodnymi dyskami SAS firmy Dell

lub dyskami SATA.

•

W tym samym woluminie RAID nie można łączyć dysków SAS

i dysków SATA.

•

Dyski muszą używać bloków o rozmiarze 512 bajtów i nie mogą być

dyskami wymiennymi.

•

Wolumin RAID może zawierać nie więcej niż 2 dyski twarde.

5

Naciśnij klawisz <C>, a następnie, kiedy wolumin RAID będzie całkowicie

skonfigurowany, wybierz opcję

6

Zamknij menu, aby zapisać zmiany. Narzędzie konfiguracyjne zostanie

Save changes

(Zapisz zmiany).

wstrzymane na czas tworzenia woluminu RAID.

UWAGA: Konfiguracja RAID poziomu 1 zapewnia ochronę przed awarią

jednego dysku twardego. Uszkodzony dysk można wymienić, a następnie

zdublować na nim dane z drugiego dysku, zachowując w ten sposób

integralność danych.

Funkcje zaawansowane 51

Tworzenie drugiego woluminu RAID

Kontroler SAS 6/iR obsługuje dwa aktywne woluminy RAID. Jeśli skonfigurowano

już jeden wolumin RAID, w celu dodania drugiego woluminu RAID należy wykonać

następujące czynności:

1

Wybierz kontroler z menu

zarządzania konfiguracją.

2

Wybierz opcję

wyświetlić bieżący wolumin RAID.

3

Naciśnij klawisz <C>, aby utworzyć nowy wolumin RAID.

4

Kontynuuj tworzenie drugiego woluminu RAID, wybierając konfigurację

RAID poziomu 0 lub RAID poziomu 1.

RAID Properties

Adapter List

(Właściwości woluminu RAID), aby

(Lista kart) w narzędziu do

Wyświetlanie właściwości woluminu RAID

Aby wyświetlić właściwości konfiguracji RAID poziomu 0 i RAID poziomu 1,

należy wykonać następujące czynności:

1

Wybierz kontroler z menu

zarządzania konfiguracją.

2

Wybierz opcję

bieżący wolumin RAID.

3

Naciśnij klawisze <Alt><N>, aby wyświetlić następny wolumin RAID,

jeśli skonfigurowano więcej niż jeden wolumin.

4

Zaznacz opcję

i naciśnij klawisz <Enter>, aby uzyskać dostęp do funkcji zarządzania

bieżącym woluminem RAID.

RAID Properties

Manage Virtual Disk

Adapter List

(Właściwości woluminu RAID), aby wyświetlić

(Lista kart) w narzędziu do

(Zarządzaj dyskiem wirtualnym)

Synchronizowanie woluminu RAID (dysku wirtualnego)

Podczas synchronizacji woluminu RAID oprogramowanie sprzętowe synchronizuje

dane znajdujące się na dodatkowych dyskach twardych z podstawowym dyskiem

twardym woluminu w konfiguracji RAID poziomu 1. Aby rozpocząć synchronizację

woluminu RAID poziomu 1, należy wykonać następujące czynności:

1

Wybierz opcję

2

Naciśnij klawisz Y, aby rozpocząć synchronizowanie, albo klawisz N,

aby anulować polecenie.

52 Funkcje zaawansowane

Synchronize Virtual Disk

(Synchronizuj dysk wirtualny).

Aktywowanie woluminu RAID

Wolumin RAID może stać się nieaktywny, jeśli na przykład zostanie usunięty

z jednego SAS 6/iR lub komputera i przeniesiony do innego. Opcja Activate

Virtual Disk (Aktywuj dysk wirtualny) umożliwia aktywowanie nieaktywnego

woluminu RAID, który został dodany do systemu. Ta opcja jest dostępna tylko

wtedy, gdy aktualnie wybrany wolumin RAID jest nieaktywny.

1

Wybierz opcję

2

Naciśnij klawisz Y, aby aktywować wolumin, albo klawisz N, aby

Activate Virtual Disk

(Aktywuj dysk wirtualny).

anulować polecenie.

Po krótkiej chwili wolumin RAID zostanie aktywowany.

UWAGA: Aktywowanie migrowanego woluminu RAID jest obsługiwane

pod warunkiem, że migrowany wolumin RAID jest w optymalnym stanie

i zawiera wszystkie zainstalowane dyski twarde.

Usuwanie woluminu RAID

OSTRZEŻENIE: Przed usunięciem woluminu RAID należy pamiętać

o wykonaniu kopii zapasowej wszystkich danych przechowywanych

w woluminie RAID, o ile te dane mają być zachowane.

Aby usunąć wybrany wolumin RAID, należy wykonać następujące czynności:

1

Wybierz opcję

2

Naciśnij klawisz Y, aby usunąć wolumin RAID, albo klawisz N, aby

anulować polecenie.

Po krótkiej chwili wolumin RAID zostanie usunięty.

Delete Virtual Disk

(Usuń dysk wirtualny).

OSTRZEŻENIE: W przypadku usunięcia dysków twardych wchodzących

w skład woluminu RAID, a następnie usunięcia konfiguracji woluminu

RAID z kontrolera SAS 6/iR, dyski twarde umieszczone na powrót w tym

samym kontrolerze SAS 6/iR będą wyświetlane jako zwykłe dyski (bez

konfiguracji RAID). Po usunięciu woluminu RAID z kontrolera SAS 6/iR za

pomocą narzędzia do zarządzania konfiguracją RAID nie można odtworzyć

woluminu, nawet jeśli dyski twarde, które go tworzyły, są nadal dostępne.

Funkcje zaawansowane 53

Wymienianie i odbudowywanie uszkodzonego woluminu RAID

W przypadku awarii dysku twardego w woluminie RAID poziomu 1 należy wymienić

uszkodzony dysk twardy i wykonać ponowną synchronizację woluminu RAID.

1

Uszkodzony dysk twardy należy wymienić na nowy dysk tego samego typu

i o tej samej (lub większej) pojemności.

2

Aby synchronizacja była rozpoczynana automatycznie, sprawdź ustawienia

w aplikacji do zarządzania lub w narzędziu konfiguracyjnym RAID

Configuration Utility (Ctrl-C).

UWAGA: Jeśli synchronizacja nie rozpocznie się automatycznie,

wykonaj czynność 3.

3

Otwórz narzędzie do zarządzania konfiguracją RAID (Ctrl-C).

4

Na ekranie

RAID, który uległ uszkodzeniu.

5

Na ekranie

Properties

6

Naciśnij klawisze <Alt+N>, aby wyświetlić uszkodzony wolumin RAID

poziomu 1, a następnie wybierz opcję

dyskiem wirtualnym).

Na ekranie zostanie wyświetlony wolumin RAID, a stan woluminu będzie

określony jako

7

Wybierz opcję

dysk z listy dostępnych dysków.

Nowy dysk twardy zostanie automatycznie zsynchronizowany z dyskiem

w uszkodzonym woluminie RAID poziomu 1.

Adapter List

Adapter Properties

(Lista kart) wybierz kontroler obsługujący wolumin

(Właściwości karty) wybierz opcję

(Właściwości woluminu RAID).

Manage Virtual Disk

Degraded

Add Secondary Disk

(Uszkodzony).

(Dodaj dysk dodatkowy) i wybierz

RAID

(Zarządzaj

54 Funkcje zaawansowane

Przygotowywanie komputera do pracy

Instalowanie komputera w szafce

Zainstalowanie komputera w szafce lub w zamkniętej obudowie może ograniczyć

przepływ powietrza, co z kolei może doprowadzić do przegrzania komputera

i obniżenia jego wydajności. Instalując komputer w szafce, należy przestrzegać

następujących wskazówek:

OSTRZEŻENIE: Temperatura znamionowa określona w tym podręczniku

jest maksymalną dopuszczalną temperaturą otoczenia. Rozważając

zainstalowanie komputera w szafce, należy wziąć pod uwagę temperaturę

wewnątrz szafki. Jeśli na przykład temperatura otoczenia wynosi 25°C

(77°F), to w zależności od specyfikacji komputera istnieje margines zaledwie

5°–10°C (9°–18°F) zanim zostanie osiągnięta maksymalna temperatura

dopuszczalna podczas pracy komputera. Szczegółowe informacje na temat

danych technicznych komputera można znaleźć w rozdziale „Dane

techniczne” na stronie 30.

•

Dla zachowania prawidłowej wentylacji należy pozostawić odstęp co najmniej

10,2 cm (4 cale) od wszystkich wentylowanych boków urządzenia.

•

Jeśli szafka jest zamykana, należy się upewnić, że drzwi szafki przepuszczają

do wewnątrz co najmniej 30 procent powietrza (z przodu i z tyłu).

Przygotowywanie komputera do pracy 55

•

Jeśli komputer jest instalowany w rogu pomieszczenia lub pod biurkiem,

należy pozostawić odstęp co najmniej 5,1 cm (2 cale) między tylną ścianką

komputera a ścianą, aby umożliwić przepływ powietrza wymagany do

zachowania prawidłowej wentylacji.

56 Przygotowywanie komputera do pracy

OSTRZEŻENIE: Nie należy instalować komputera w szafce, które nie