Page 1

AVG Internet Security 2012

Manual del usuario

Revisión del documento 2012.20 (3/29/2012)

Copyright AVG Technologies CZ, s.r.o. Reservados todos los derechos.

El resto de marcas comerciales son propiedad de sus respectivos propietarios.

Este producto utiliza RSA Data Security, Inc. MD5 Message-Digest Algorithm, Copyright (C) 1991-2, RSA Data

Security, Inc. Creado en 1991

Este producto utiliza código de la biblioteca C-SaCzech, Copyright (c) 1996-2001 Jaromir Dolecek

(dolecek@ics.muni.cz).

Este producto utiliza la biblioteca de compresión zlib, Copyright (c) 1995-2002 Jean-loup Gailly y Mark Adler.

Este producto utiliza la biblioteca de compresión libbzip2, Copyright (c) 1996-2002 Julian R. Seward.

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s.r.o. Res ervados todos los derechos. 1

Page 2

Contenido

........................................................................................................................ 7

1. Introducción

........................................................................................................................ 8

2. Requisitos de instalación de AVG

2.1 Sistemas operativos compatibles

2.2 Requisitos de hardware mínimos y recomendados

........................................................................................................................ 9

3. Proceso de instalación de AVG

3.1 Bienvenido: Selección de idioma

3.2 Bienvenido: Contrato de licencia

3.3 Active su licencia

3.4 Seleccione el tipo de instalación

3.5 Opciones personalizadas

3.6 Instalar AVG Security Toolbar

3.7 Progreso de la instalación

3.8 La instalación se ha realizado correctamente

........................................................................................................................ 19

4. Tras la instalación

4.1 Registro del producto

4.2 Acceso a la interfaz de usuario

4.3 Análisis del equipo completo

4.4 Prueba Eicar

4.5 Configuración predeterminada de AVG

.......................................................................................................... 8

.......................................................................................................... 8

.......................................................................................................... 9

.......................................................................................................... 10

.......................................................................................................... 11

.......................................................................................................... 13

.......................................................................................................... 15

.......................................................................................................... 16

.......................................................................................................... 17

.......................................................................................................... 18

.......................................................................................................... 19

.......................................................................................................... 19

.......................................................................................................... 19

.......................................................................................................... 19

.......................................................................................................... 20

........................................................................................................................ 21

5. Interfaz de usuario de AVG

5.1 Menú del sistema

5.1.1 Arc hivo

5.1.2 Componentes

5.1.3 Historial

5.1.4 Herram ientas

5.1.5 Ayuda

5.1.6 Soporte

5.2 Información sobre el estado de seguridad

5.3 Vínculos rápidos

5.4 Información general de los componentes

5.5 Icono de la bandeja del sistema

5.6 Consejos sobre AVG

5.7 Gadget de AVG

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 2

.......................................................................................................... 22

.......................................................................................................... 22

.......................................................................................................... 22

.......................................................................................................... 22

.......................................................................................................... 22

.......................................................................................................... 22

.......................................................................................................... 22

.......................................................................................................... 29

.......................................................................................................... 30

.......................................................................................................... 31

.......................................................................................................... 33

.......................................................................................................... 35

.......................................................................................................... 35

Page 3

........................................................................................................................ 38

6. Componentes de AVG

6.1 Anti-Virus

6.1.1 Mot or de análisis

6.1.2 Protec c ión resident e

6.1.3 Protec c ión de Ant i-Spy w are

6.1.4 Interfaz de Anti-V irus

6.1.5 Detec c iones de Protec c ión residente

6.2 LinkScanner

6.2.1 Inte rfaz de LinkScanner

6.2.2 De tec c iones de Searc h-Shield

6.2.3 De tec c iones de Surf-Shield

6.2.4 Detec c iones de Online Shield

6.3 Protección del correo electrónico

6.3.1 Analizador de c orreo elec trónic o

6.3.2 Anti-Spam

6.3.3 Int erfa z de Protec c ión del c orreo elec t rónic o

6.3.4 Detec c iones de Analizador de c orreo elec trónic o

6.4 Firewall

6.4.1 Princ ipios de Firew all

6.4.2 Perfiles de Firew all

6.4.3 Inte rfaz de Fire w all

6.5 Anti-Rootkit

6.5.1 Inte rfaz de Ant i-Ro ot kit

6.6 Herramientas del sistema

6.6.1 Proc esos

6.6.2 Conexiones de red

6.6.3 Inic io aut omát ico

6.6.4 Extensione s del navegador

6.6.5 Visor LSP

6.7 Analizador de equipos

6.8 Identity Protection

6.8.1 Interfaz de Ident it y Pro tec tion

6.9 Administración remota

.......................................................................................................... 38

.......................................................................................................... 38

.......................................................................................................... 38

.......................................................................................................... 38

.......................................................................................................... 38

.......................................................................................................... 38

.......................................................................................................... 44

.......................................................................................................... 44

.......................................................................................................... 44

.......................................................................................................... 44

.......................................................................................................... 44

.......................................................................................................... 50

.......................................................................................................... 50

.......................................................................................................... 50

.......................................................................................................... 50

.......................................................................................................... 50

.......................................................................................................... 54

.......................................................................................................... 54

.......................................................................................................... 54

.......................................................................................................... 54

.......................................................................................................... 58

.......................................................................................................... 58

.......................................................................................................... 60

.......................................................................................................... 60

.......................................................................................................... 60

.......................................................................................................... 60

.......................................................................................................... 60

.......................................................................................................... 60

.......................................................................................................... 66

.......................................................................................................... 68

.......................................................................................................... 68

.......................................................................................................... 70

........................................................................................................................ 71

7. Mis aplicaciones

7.1 AVG Family Safety

7.2 AVG LiveKive

7.3 AVG Mobilation

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 3

.......................................................................................................... 71

.......................................................................................................... 72

.......................................................................................................... 72

Page 4

7.4 AVG PC Tuneup

........................................................................................................................ 75

8. AVG Security Toolbar

........................................................................................................................ 77

9. AVG Do Not Track

.......................................................................................................... 73

9.1 Interfaz AVG Do Not Track

9.2 Información sobre procesos de seguimiento

9.3 Bloqueo de procesos de seguimiento

9.4 Configuración de AVG Do Not Track

........................................................................................................................ 84

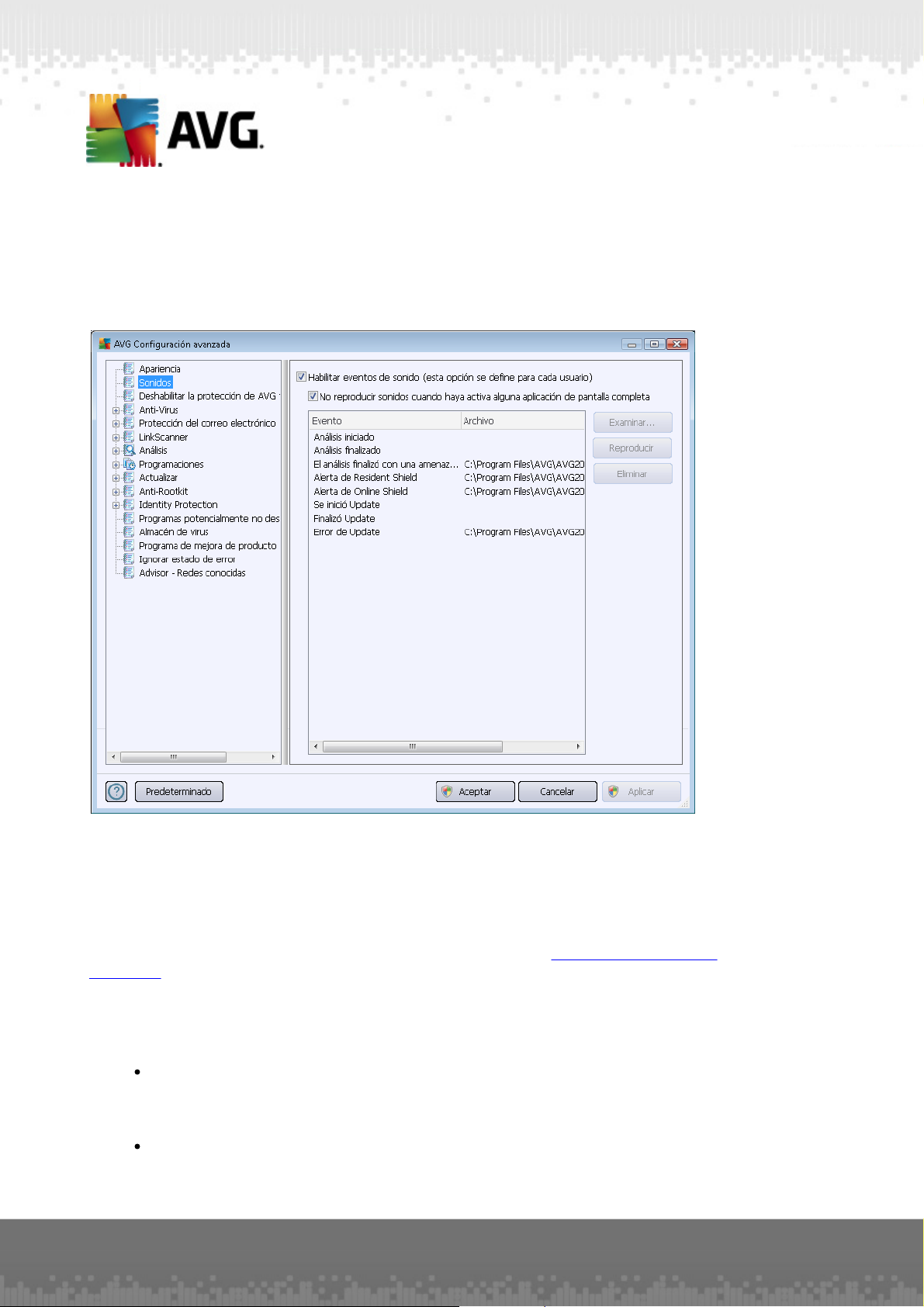

10. Configuración avanzada de AVG

10.1 Apariencia

10.2 Sonidos

10.3 Deshabilitar la protección de AVG temporalmente

10.4 Anti-Virus

10.4.1 Protec c ión re side nt e

10.4.2 Servidor de c aché

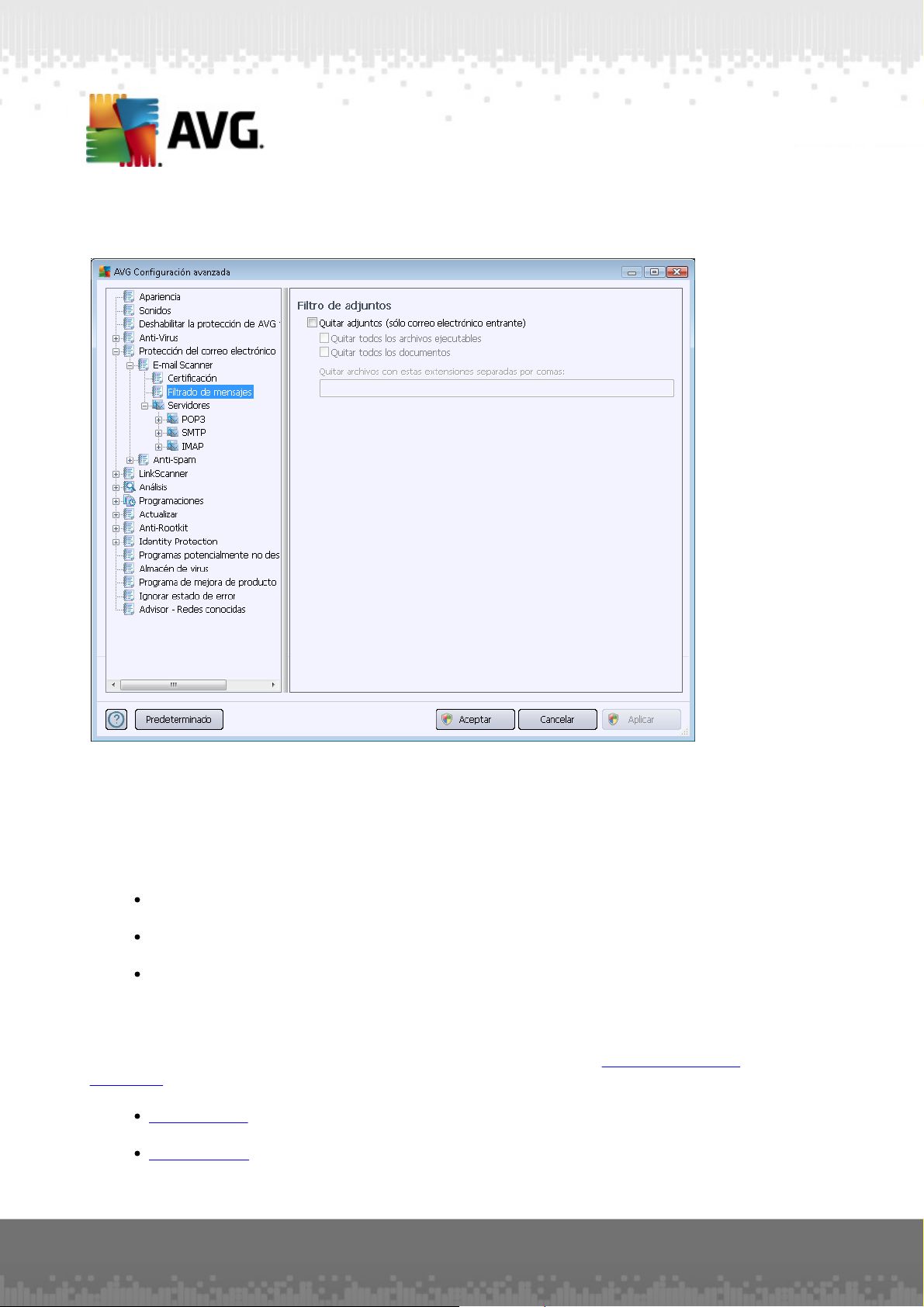

10.5 Protección del correo electrónico

10.5.1 Analizador de c orreo electrónico

10.5.2 Anti-Spam

10.6 LinkScanner

10.6.1 Configurac ión de LinkScanner

10.6.2 Online Shield

10.7 Análisis

10.7.1 Analizar t odo el equipo

10.7.2 Análisis de la e xtensión del shell

10.7.3 Análisis de archivos o carpet as específic os

10.7.4 Aná lisis de dispositivos extraíbles

10.8 Programaciones

10.8.1 Análisis programado

10.8.2 Programa c ión de a c t ualización de definicio nes

10.8.3 Programa c ión de a c t ualización del programa

10.8.4 Program ación de ac tualizac ión de Anti-Spam

10.9 Actualizar

10.9.1 Proxy

10.9.2 Acceso t elefónic o

10.9.3 URL

10.9.4 Gestionar

10.10 Anti-Rootkit

.......................................................................................................... 78

.......................................................................................................... 79

.......................................................................................................... 80

.......................................................................................................... 81

.......................................................................................................... 84

.......................................................................................................... 88

.......................................................................................................... 89

.......................................................................................................... 90

.......................................................................................................... 90

.......................................................................................................... 90

.......................................................................................................... 96

.......................................................................................................... 96

.......................................................................................................... 96

.......................................................................................................... 114

.......................................................................................................... 114

.......................................................................................................... 114

.......................................................................................................... 118

.......................................................................................................... 118

.......................................................................................................... 118

.......................................................................................................... 118

.......................................................................................................... 118

.......................................................................................................... 124

.......................................................................................................... 124

.......................................................................................................... 124

.......................................................................................................... 124

.......................................................................................................... 124

.......................................................................................................... 135

.......................................................................................................... 135

.......................................................................................................... 135

.......................................................................................................... 135

.......................................................................................................... 135

.......................................................................................................... 141

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 4

Page 5

.......................................................................................................... 141

10.10.1 Excepc iones

10.11 Identity Protection

10.11.1 Configurac ión de Identit y Prot ection

10.11.2 Lista de perm itidos

10.12 Programas potencialmente no deseados

10.13 Almacén de virus

10.14 Programa de mejora de productos

10.15 Ignorar estado de error

10.16 Consejos - Redes conocidas

........................................................................................................................ 155

11. Configuración de Firewall

.......................................................................................................... 143

.......................................................................................................... 143

.......................................................................................................... 143

.......................................................................................................... 147

.......................................................................................................... 150

.......................................................................................................... 150

.......................................................................................................... 153

.......................................................................................................... 154

11.1 General

11.2 Seguridad

11.3 Perfiles de adaptadores y áreas

11.4 IDS

11.5 Registros

11.6 Perfiles

11.6.1 Informac ión del perfil

11.6.2 Redes definida s

11.6.3 Aplicac iones

11.6.4 Serv icios del sistem a

........................................................................................................................ 173

12. Análisis de AVG

12.1 Interfaz de análisis

12.2 Análisis predefinidos

12.2.1 Analizar todo el equipo

12.2.2 Análisis de archiv os o c arpetas e spe c ífic os

12.3 Análisis en el Explorador de Windows

12.4 Análisis desde la línea de comandos

12.4.1 Parám etros del a nálisis desde CMD

12.5 Programación de análisis

12.5.1 Configuración de la programac ión

12.5.2 Cómo analizar

12.5.3 Qué analizar

12.6 Información general de los resultados del análisis

12.7 Detalles de los resultados del análisis

12.7.1 Fic ha Inform ación genera l de los resultados

12.7.2 Ficha Infec c iones

12.7.3 Ficha Spyware

.......................................................................................................... 155

.......................................................................................................... 156

.......................................................................................................... 157

.......................................................................................................... 158

.......................................................................................................... 160

.......................................................................................................... 162

.......................................................................................................... 162

.......................................................................................................... 162

.......................................................................................................... 162

.......................................................................................................... 162

.......................................................................................................... 173

.......................................................................................................... 174

.......................................................................................................... 174

.......................................................................................................... 174

.......................................................................................................... 184

.......................................................................................................... 184

.......................................................................................................... 184

.......................................................................................................... 187

.......................................................................................................... 187

.......................................................................................................... 187

.......................................................................................................... 187

.......................................................................................................... 197

.......................................................................................................... 198

.......................................................................................................... 198

.......................................................................................................... 198

.......................................................................................................... 198

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 5

Page 6

.......................................................................................................... 198

12.7.4 Fic ha Adv ertenc ias

.......................................................................................................... 198

12.7.5 Ficha Root kit s

.......................................................................................................... 198

12.7.6 Ficha Informac ión

12.8 Almacén de virus

........................................................................................................................ 208

13. Actualizaciones de AVG

.......................................................................................................... 206

13.1 Inicio de la actualización

13.2 Progreso de la actualización

13.3 Niveles de actualización

........................................................................................................................ 211

14. Historial de eventos

........................................................................................................................ 213

15. Preguntas más frecuentes (FAQ) y soporte técnico

.......................................................................................................... 208

.......................................................................................................... 208

.......................................................................................................... 209

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 6

Page 7

1. Introducción

Este manual del usuario proporciona documentación completa sobre AVG Internet Security 2012.

AVG Internet Security 2012 proporciona múltiples capas de protección para todas sus actividades

en línea, lo que significa que no tiene que preocuparse por el robo de identidad, los virus o visitar

sitios peligrosos. Se incluyen la tecnología de nube protectora y la red de protección de la

comunidad de AVG, lo que significa que recopilamos la última información sobre amenazas y la

compartimos con nuestra comunidad para asegurarnos de que recibe la mejor protección:

Compre y realice operaciones bancarias en línea con total seguridad gracias a los

componentes Firewall, Identity Protection y Anti-Spam de AVG

Manténgase protegido en las redes sociales gracias a la Protección de redes sociales de

AVG

Navegue y haga búsquedas con confianza con la protección en tiempo real de LinkScanner

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 7

Page 8

2. Requisitos de instalación de AVG

2.1. Sistemas operativos compatibles

AVG Internet Security 2012 se ha diseñado para proteger estaciones de trabajo con los siguientes

sistemas operativos:

Windows XP Home Edition SP2

Windows XP Professional SP2

Windows XP Professional x64 Edition SP1

Windows Vista (x86 y x64, todas las ediciones)

Windows 7 (x86 y x64, todas las ediciones)

(y probablemente service packs superiores de los sistemas operativos especificados)

Nota: el componente Identity Protection (IDP) no es compatible con Windows XP x64. En este

sistema operativo, puede instalar AVG Internet Security 2012, pero sólo sin el componente IDP.

2.2. Requisitos de hardware mínimos y recomendados

Requisitos de hardware mínimos para AVG Internet Security 2012:

CPU Intel Pentium de 1,5 GHz

512 MB de memoria RAM

1000 MB de espacio libre en el disco duro (para la instalación)

Requisitos de hardware recomendados para AVG Internet Security 2012:

CPU Intel Pentium de 1,8 GHz

512 MB de memoria RAM

1550 MB de espacio libre en el disco duro (para la instalación)

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 8

Page 9

3. Proceso de instalación de AVG

¿Dónde obtengo el archivo de instalación?

Para instalar AVG Internet Security 2012 en su equipo, debe obtener el archivo de instalación más

reciente. Para asegurarse de que está instalando una versión actualizada de AVG Internet

Security 2012, se recomienda descargar el archivo de instalación desde el sitio web de AVG (http://

www.avg.com/). La sección Centro de soporte / Descarga proporciona información estructurada

sobre los archivos de instalación para cada edición de AVG.

Si no está seguro de qué archivos necesita descargar e instalar, puede que desee utilizar el

servicio Seleccione el producto en la parte inferior de la página web. Después de contestar a tres

sencillas preguntas, este servicio definirá los archivos exactos que necesita. Pulse el botón

Continuar para que se le redirija a una lista completa de archivos de descarga personalizados para

sus necesidades.

¿Qué aspecto tiene el proceso de instalación?

Una vez que haya descargado y guardado el archivo de instalación en el disco duro, podrá iniciar el

proceso de instalación. La instalación es una secuencia de cuadros de diálogo simples y fáciles de

entender. Cada uno describe brevemente qué se hace en cada paso del proceso de instalación. A

continuación se ofrece una explicación detallada de cada ventana de diálogo:

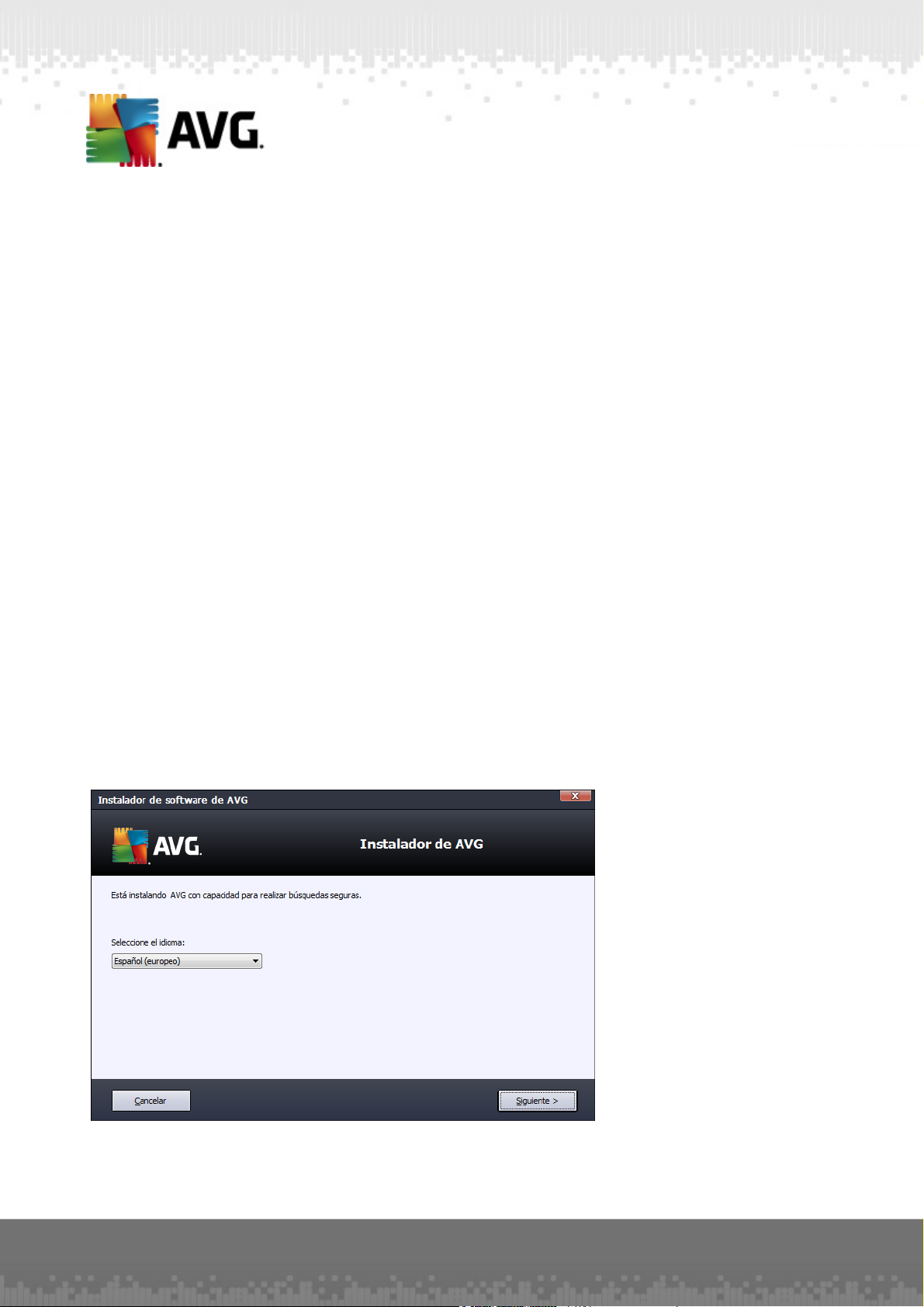

3.1. Bienvenido: Selección de idioma

El proceso de instalación comienza con el cuadro de diálogo Instalador de AVG:

En este cuadro de diálogo puede seleccionar el idioma utilizado para el proceso de instalación. En

la esquina derecha del cuadro de diálogo, haga clic en el campo para desplegar el menú de

idiomas. Seleccione el idioma deseado, y el proceso de instalación continuará en el idioma que

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 9

Page 10

haya elegido.

Atención: de momento, solo está seleccionando el idioma del proceso de instalación. La

aplicación AVG Internet Security 2012 se instalará en el idioma seleccionado, y en inglés, que

siempre se instala automáticamente. Sin embargo, es posible tener más idiomas instalados

para trabajar con AVG Internet Security 2012 en cualquiera de ellos. Deberá confirmar la

selección completa de idiomas alternativos en uno de los siguientes cuadros de diálogo de

configuración llamado Opciones personalizadas.

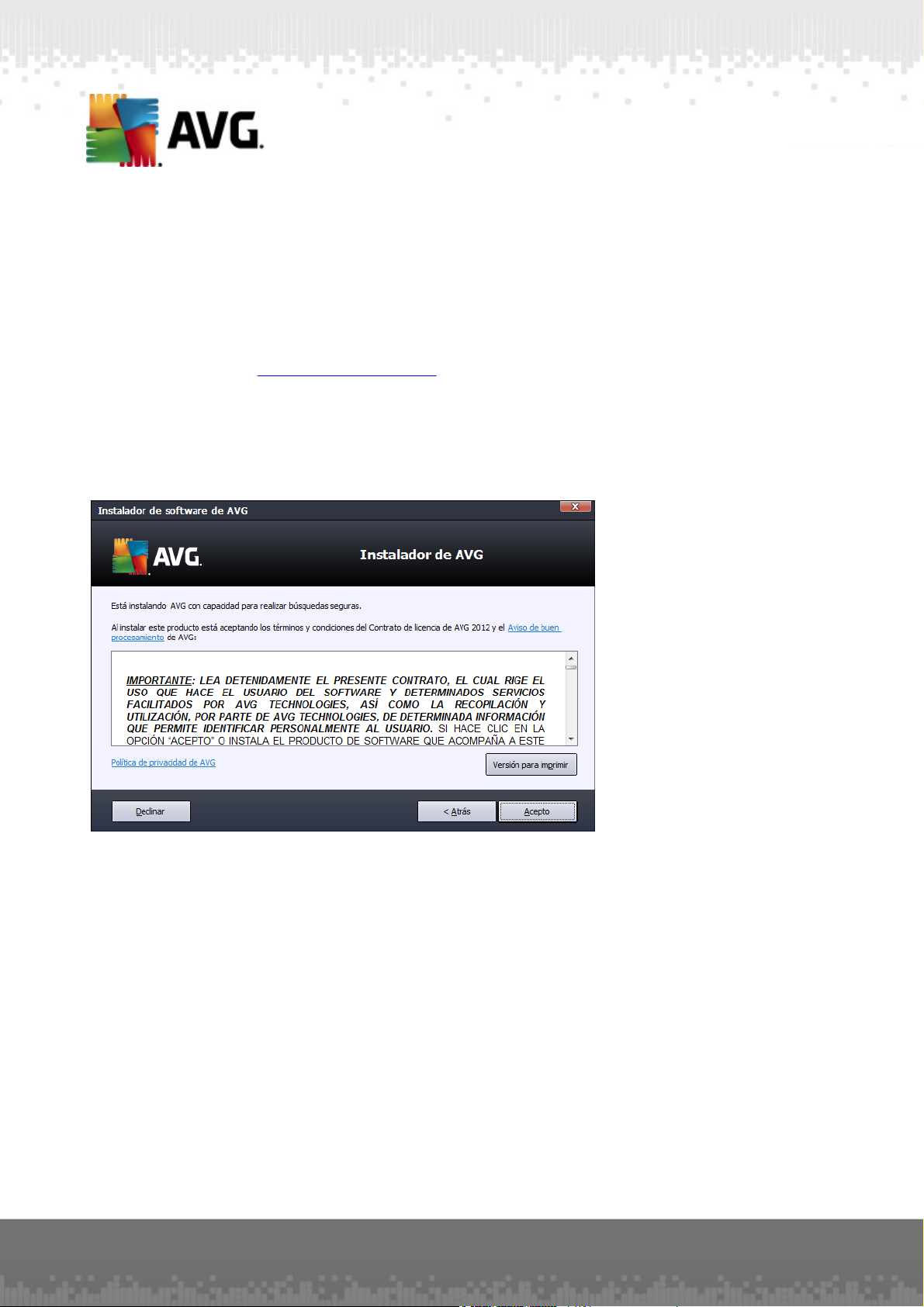

3.2. Bienvenido: Contrato de licencia

En el siguiente paso, el cuadro de diálogo Instalador de AVG muestra el contrato de licencia de

AVG completo:

Lea todo el texto detenidamente. Para confirmar que lo ha leído, comprendido y que lo acepta, pulse

el botón Acepto. Si no está de acuerdo con el contrato de licencia, pulse el botón Declinar y el

proceso de instalación finalizará de inmediato.

Política de privacidad de AVG

Aparte del contrato de licencia, este cuadro de diálogo de configuración también le ofrece la opción

de conocer más sobre la política de privacidad de AVG. En la esquina inferior izquierda del cuadro

de diálogo puede ver el vínculo Política de privacidad de AVG. Haga clic para acceder al sitio web

de AVG (http://www.avg.com/), donde puede encontrar la versión completa de los principios de la

política de privacidad de AVG Technologies.

Botones de control

En el primer cuadro de diálogo de configuración, solo hay dos botones de control disponibles:

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 10

Page 11

Versión para imprimir: haga clic para imprimir el texto completo del contrato de licencia

de AVG.

Declinar: haga clic para rechazar el contrato de licencia. El proceso de instalación

finalizará automáticamente. AVG Internet Security 2012 no se instalará.

Atrás: haga clic para volver un paso atrás, al cuadro de diálogo de configuración anterior.

Acepto: haga clic para confirmar que ha leído, comprendido y aceptado el contrato de

licencia. La instalación continuará, y avanzará hasta el cuadro de diálogo de configuración

siguiente.

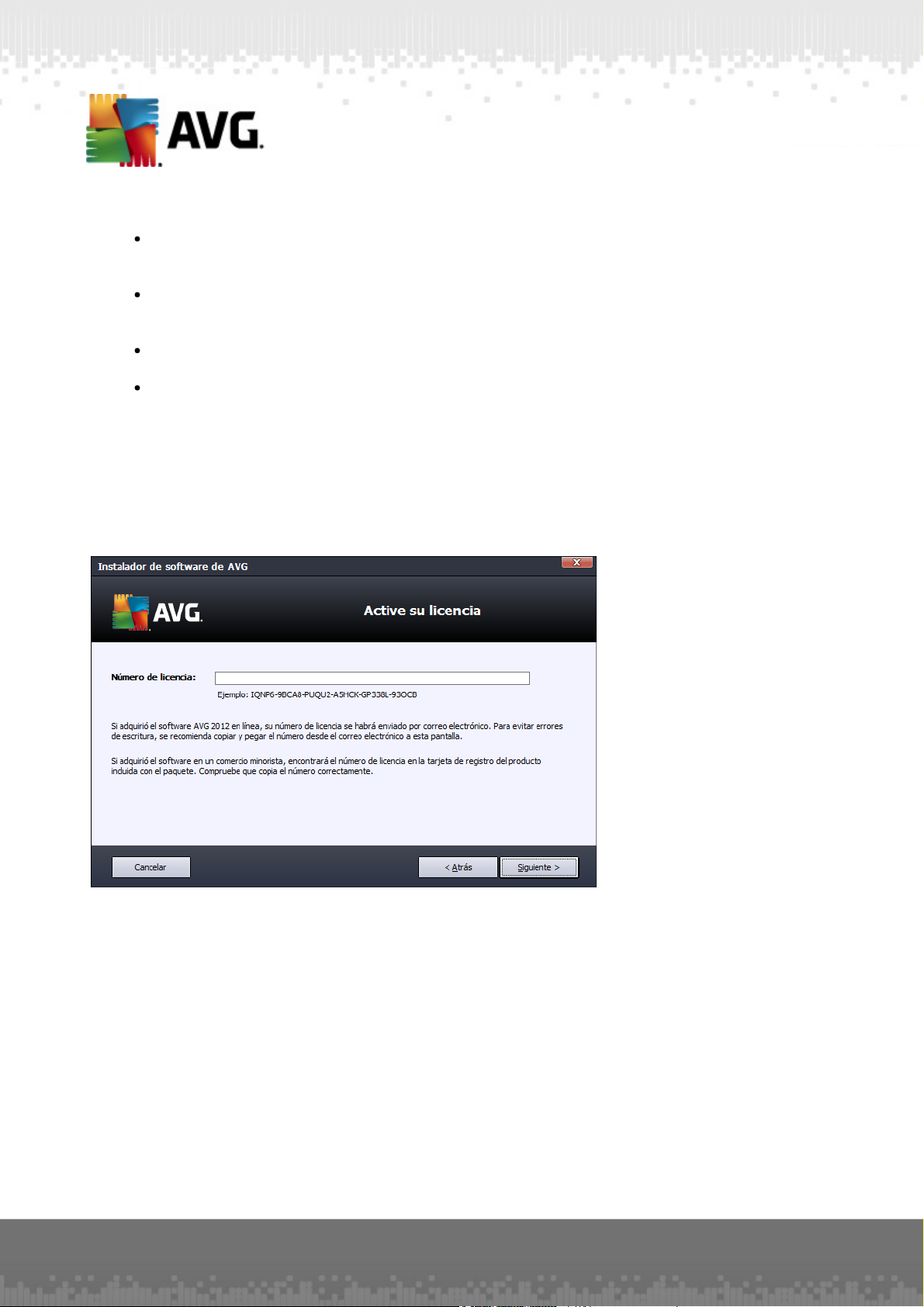

3.3. Active su licencia

En el cuadro de diálogo Active su licencia, se le solicita que introduzca su número de licencia en

el campo de texto proporcionado:

Dónde encontrar el número de licencia

Puede encontrar el número de venta en el paquete del CD, dentro de la caja de AVG Internet

Security 2012. El número de licencia se encontrará en el correo electrónico de confirmación que

recibió después de haber comprado AVG Internet Security 2012 en línea. Debe introducir el

número tal como figura. Si cuenta con el formato digital del número de licencia (en el correo

electrónico), se recomienda usar el método copiar y pegar para insertarlo.

Cómo utilizar el método copiar y pegar

Si utiliza el método copiar y pegar para especificar su número de licencia de AVG Internet

Security 2012 se asegurará de que el número introducido es el correcto. Realice el siguiente

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 11

Page 12

procedimiento:

Abra el correo electrónico que contiene su número de licencia.

Haga clic en el botón izquierdo del ratón al principio del número de licencia, mantenga

pulsado y arrastre el ratón hasta el final del número, y suelte el botón del ratón. El número

aparece seleccionado.

Pulse y mantenga pulsada la tecla Ctrl y luego pulse C. Esto copia el número.

Haga clic en la posición en la que desea pegar el número copiado.

Pulse y mantenga pulsada la tecla Ctrl y luego pulse V. Esto pega el número en el lugar

seleccionado.

Botones de control

Como en la mayoría de los cuadros de diálogo de configuración, hay tres botones de control

disponibles:

Cancelar: haga clic para salir del proceso de configuración inmediatamente; AVG Internet

Security 2012 no se instalará.

Atrás: haga clic para volver un paso atrás, al cuadro de diálogo de configuración anterior.

Siguiente: haga clic para continuar con la instalación y avanzar un paso.

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 12

Page 13

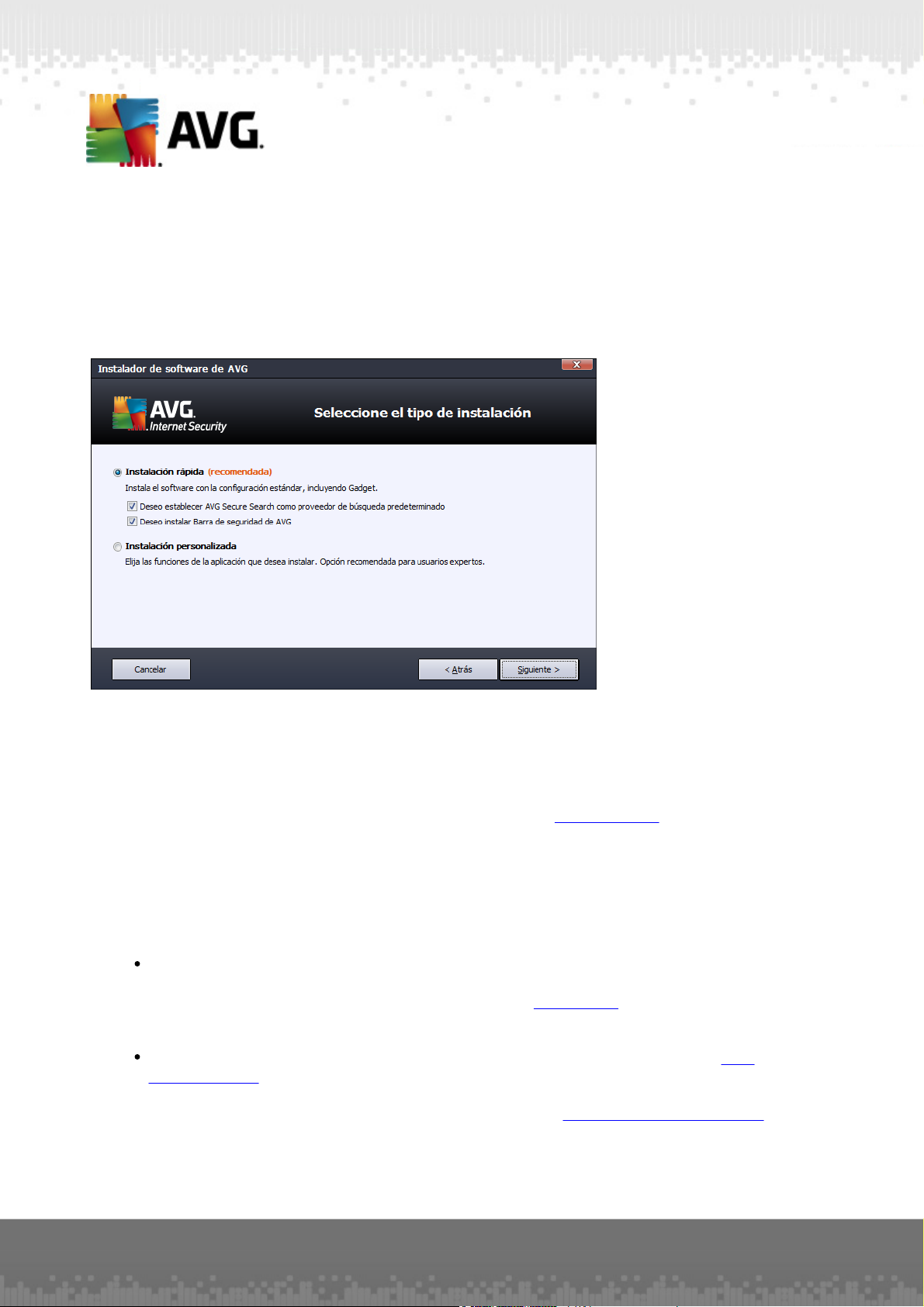

3.4. Seleccione el tipo de instalación

El cuadro de diálogo Seleccione el tipo de instalación permite elegir entre dos opciones de

instalación: Rápida y personalizada:

Instalación Rápida

Para la mayoría de los usuarios, se recomienda seleccionar la opción de instalación Express

estándar, con la que AVG Internet Security 2012 se instala de manera totalmente automática con

la configuración predefinida por el proveedor del programa, incluido el gadget de AVG. Esta

configuración ofrece máxima seguridad con un uso óptimo de los recursos. En el futuro, si fuese

necesario modificar la configuración, siempre tendrá la posibilidad de hacerlo directamente desde la

aplicación AVG Internet Security 2012.

Con esta opción, verá dos casillas de verificación ya confirmadas, que es recomendable dejar

seleccionadas:

Deseo establecer AVG Secure Search como proveedor de búsqueda predeterminado:

mantenga esta opción activada para confirmar que desea usar el motor AVG Secure

Search, que colabora estrechamente con el componente LinkScanner para reportarle la

máxima seguridad en línea.

Deseo instalar AVG Security Toolbar: mantenga esta opción activada para instalar AVG

Security Toolbar, que proporciona la máxima seguridad mientras se navega por Internet.

Pulse el botón Siguiente para avanzar al siguiente cuadro de diálogo, Instalar AVG Security Toolbar

.

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 13

Page 14

Instalación personalizada

La instalación personalizada solo la deberían realizar usuarios experimentados que tengan una

buena razón para instalar AVG Internet Security 2012 con una configuración no estándar, p. ej.,

para adaptarse a requisitos específicos del sistema.

Si se decanta por esta opción, el cuadro de diálogo muestra una nueva sección denominada

Carpeta de destino. En ella es donde debe especificar la ubicación en la que AVG Internet

Security 2012 debe instalarse. De manera predeterminada, AVG Internet Security 2012 se

instalará en la carpeta de archivos de programa ubicada en la unidad C:, como se indica en el

campo de texto del cuadro de diálogo. Si desea cambiar la ubicación, utilice el botón Examinar

para mostrar la estructura de la unidad y seleccione la carpeta en cuestión. Utilice el botón

Predeterminado para restaurar el destino predeterminado que el proveedor del software haya

establecido previamente.

A continuación, pulse el botón Siguiente para avanzar al cuadro de diálogo Opciones

personalizadas.

Botones de control

Como en la mayoría de los cuadros de diálogo de configuración, hay tres botones de control

disponibles:

Cancelar: haga clic para salir del proceso de configuración inmediatamente; AVG Internet

Security 2012 no se instalará.

Atrás: haga clic para volver un paso atrás, al cuadro de diálogo de configuración anterior.

Siguiente: haga clic para continuar con la instalación y avanzar un paso.

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 14

Page 15

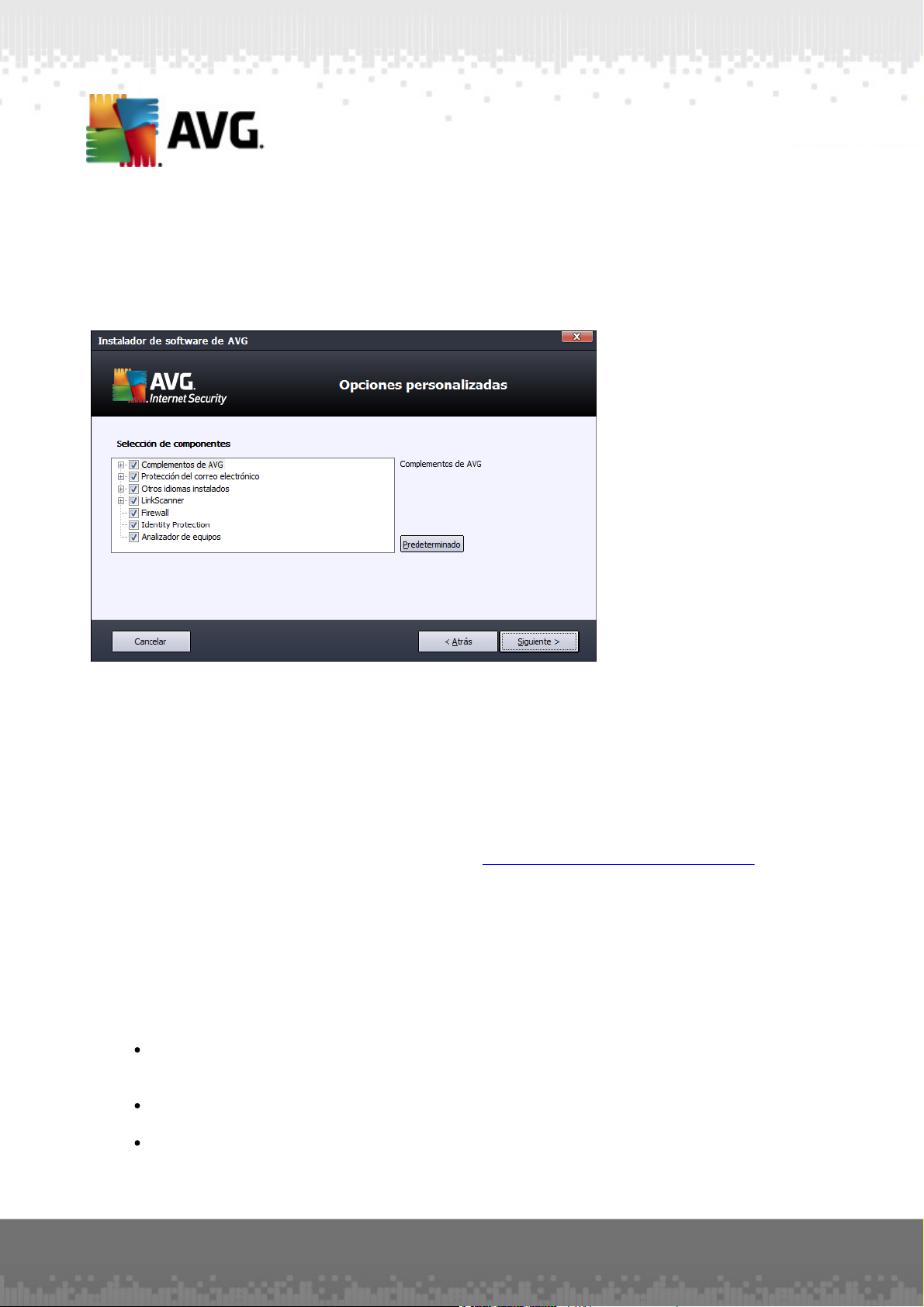

3.5. Opciones personalizadas

El cuadro de diálogo Opciones personalizadas permite configurar parámetros detallados de la

instalación:

La sección Selección de componentes contiene información general de todos los componentes

de AVG Internet Security 2012 que se pueden instalar. Si la configuración predeterminada no se

ajusta a sus necesidades, puede quitar o agregar componentes específicos.

Sin embargo, solamente puede seleccionar componentes incluidos en la edición de AVG que

haya adquirido.

Resalte cualquier elemento de la lista Selección de componentes y se mostrará una breve

descripción del mismo en el lado derecho de esta sección. Para obtener información detallada sobre

la funcionalidad de cada componente, consulte el capítulo Información general de los componentes

de esta documentación. Para restaurar la configuración predeterminada por el proveedor del

software, utilice el botón Predeterminado.

Botones de control

Como en la mayoría de los cuadros de diálogo de configuración, hay tres botones de control

disponibles:

Cancelar: haga clic para salir del proceso de configuración inmediatamente; AVG Internet

Security 2012 no se instalará.

Atrás: haga clic para volver un paso atrás, al cuadro de diálogo de configuración anterior.

Siguiente: haga clic para continuar con la instalación y avanzar un paso.

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 15

Page 16

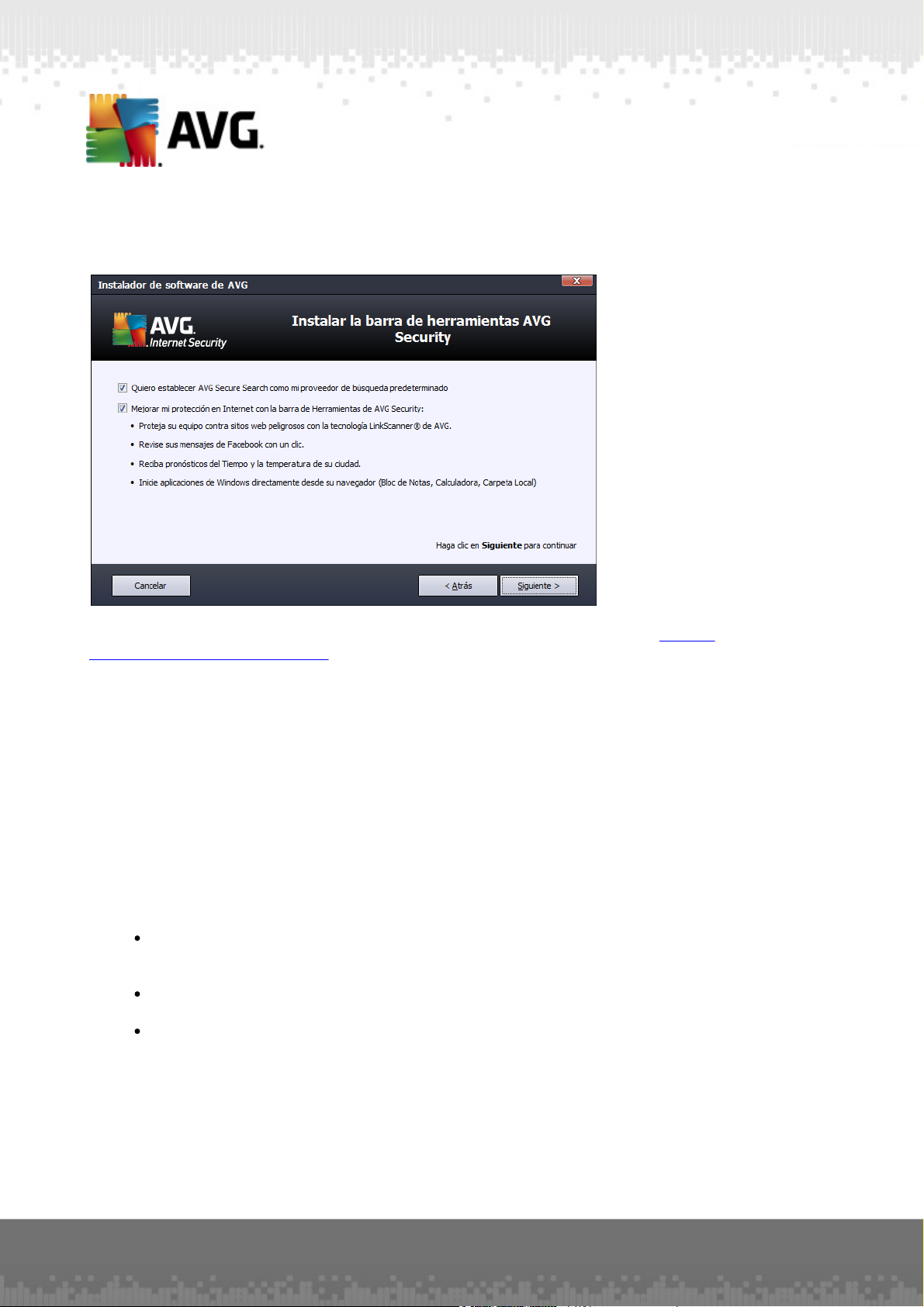

3.6. Instalar AVG Security Toolbar

En el cuadro de diálogo Instalar AVG Security Toolbar, indique si desea instalar la barra de

herramientas AVG Security Toolbar. Si no cambia la configuración predeterminada, este

componente se instalará automáticamente en su navegador de Internet (los navegadores

compatibles actualmente son MicrosoftInternet Explorer6.0 o superior y Mozilla Firefox3.0 o

superior) para ofrecerle una amplia protección en línea mientras navega por Internet.

También puede indicar si desea escoger AVG Secure Search (powered by Google) como el

proveedor de búsqueda predeterminado. Si es así, mantenga la selección de la correspondiente

casilla de verificación.

Botones de control

Como en la mayoría de los cuadros de diálogo de configuración, hay tres botones de control

disponibles:

Cancelar: haga clic para salir del proceso de configuración inmediatamente; AVG Internet

Security 2012 no se instalará.

Atrás: haga clic para volver un paso atrás, al cuadro de diálogo de configuración anterior.

Siguiente: haga clic para continuar con la instalación y avanzar un paso.

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 16

Page 17

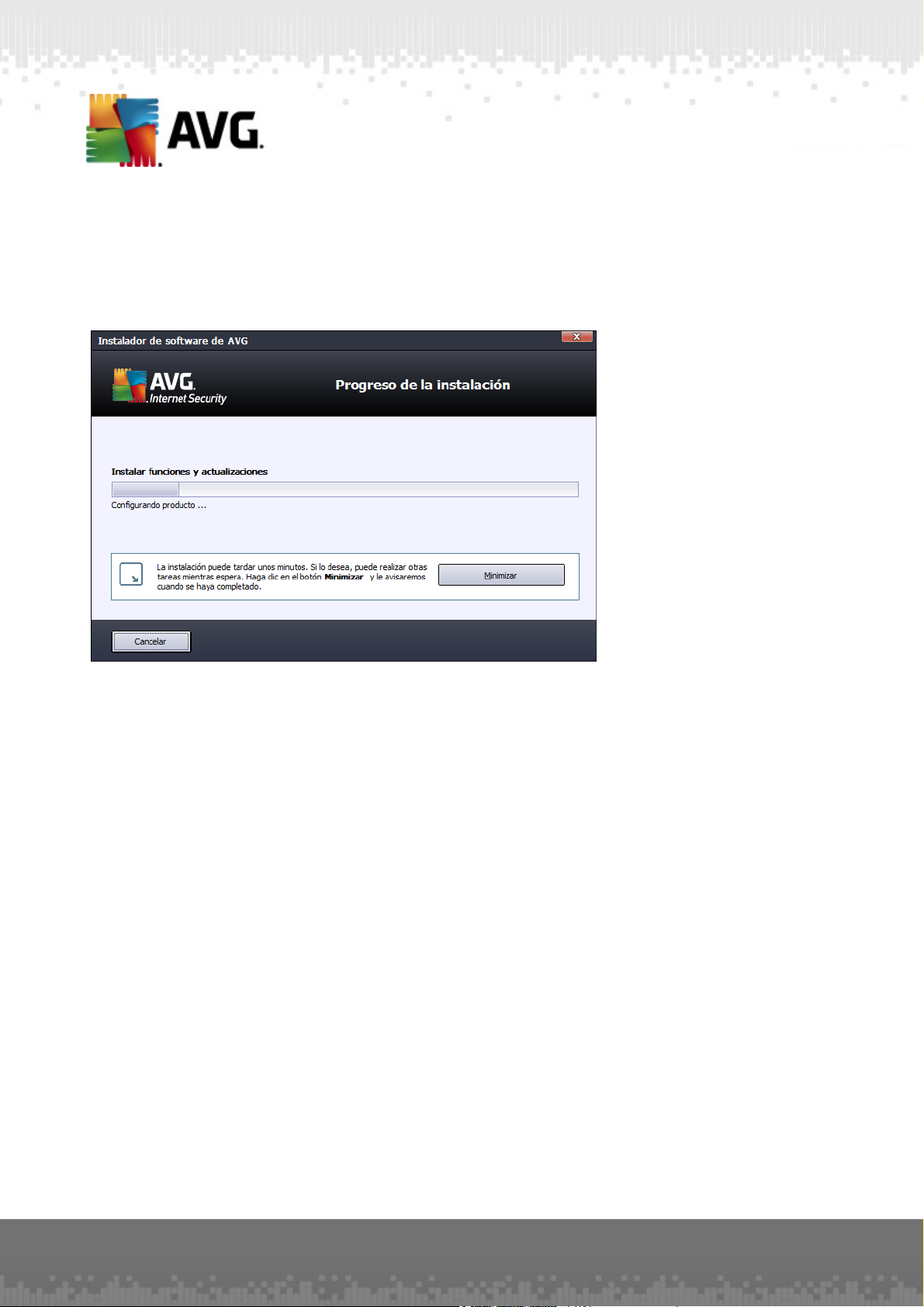

3.7. Progreso de la instalación

El cuadro de diálogo Progreso de la instalación muestra el avance del proceso de instalación y no

requiere ninguna intervención:

Después de finalizar el proceso de instalación, se le redirigirá automáticamente al siguiente cuadro

de diálogo.

Botones de control

Sólo hay un botón de control disponible en este cuadro de diálogo, Cancelar. Este botón sólo se

debe utilizar si se desea detener el proceso de instalación en ejecución. Tenga en cuenta que en

este caso, AVG Internet Security 2012 no se instalará.

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 17

Page 18

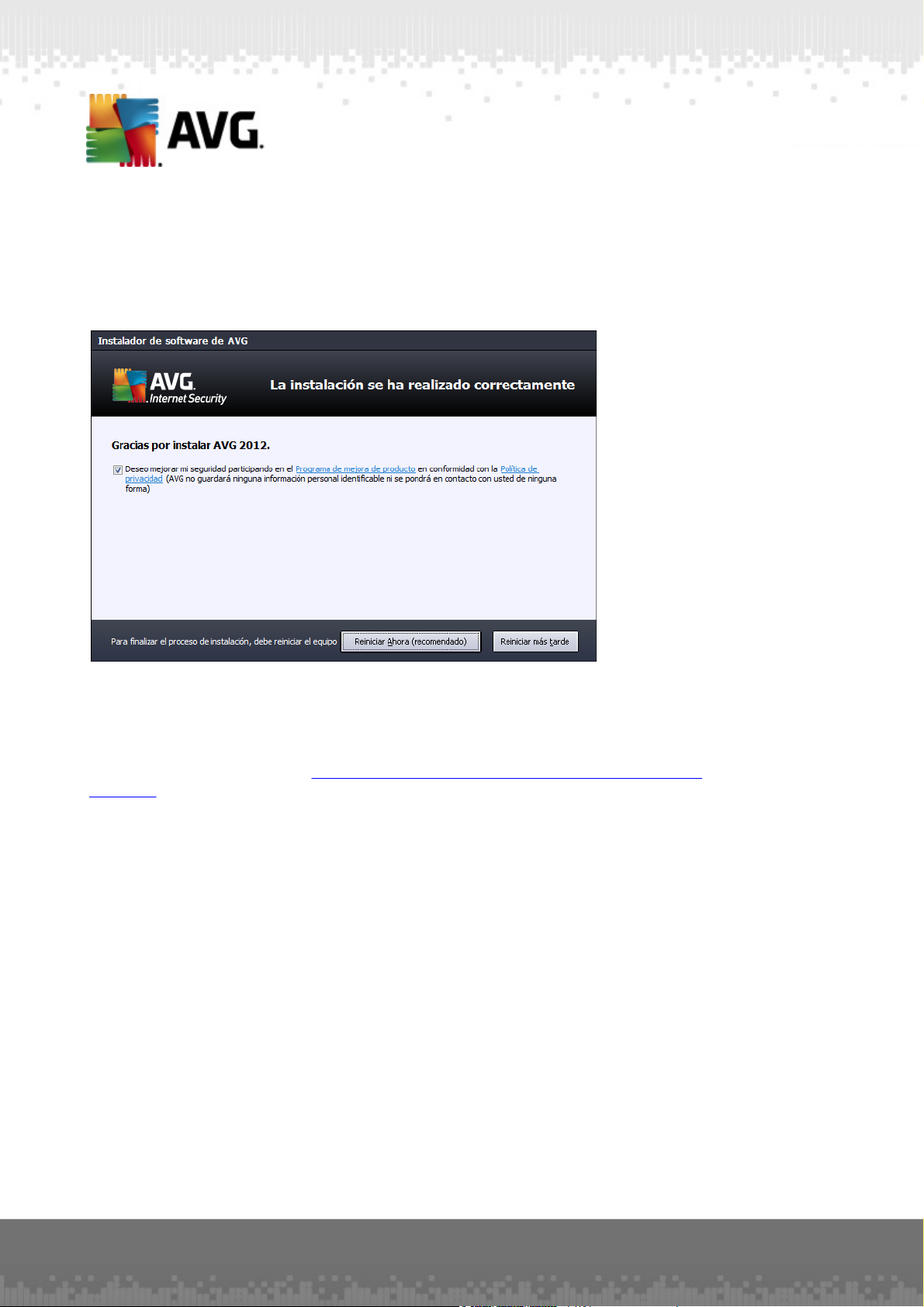

3.8. La instalación se ha realizado correctamente

El cuadro de diálogo La instalación se ha realizado correctamente confirma que AVG Internet Security 2012 se ha instalado y configurado por completo:

Programa de mejora de productos

Aquí puede decidir si desea participar en el Programa de mejora de productos (para obtener más

información, consulte el capítulo Configuración avanzada de AVG / Programa de mejora de

productos), que recopila información anónima sobre las amenazas detectadas con el objeto de

mejorar el nivel de seguridad global de Internet. Si está de acuerdo en participar, mantenga marcada

la opción Acepto participar en la seguridad web de AVG 2012 y Programa de mej ora de

productos... (la opción está confirmada de manera predeterminada).

Reinicio del equipo

Para finalizar el proceso de instalación, debe reiniciar el equipo; indique si desea Reiniciar ahora o

si prefiere posponer esta acción: Reiniciar más tarde.

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 18

Page 19

4. Tras la instalación

4.1. Registro del producto

Cuando haya finalizado la instalación de AVG Internet Security 2012, registre el producto en línea

en el sitio web de AVG (http://www.avg.com/). Después de registrar el producto, podrá obtener

acceso total a su cuenta de usuario de AVG, al boletín de actualizaciones de AVG y a otros

servicios que se ofrecen exclusivamente a los usuarios registrados.

La forma más sencilla de registrarse es directamente a través de la interfaz de usuario de AVG

Internet Security 2012. En el menú principal, seleccione el elemento Ayuda/Registrarse ahora. Se

le redirigirá a la página Registro en el sitio web de AVG (http://www.avg.com/). Siga las

instrucciones proporcionadas en dicha página.

4.2. Acceso a la interfaz de usuario

Se puede acceder al cuadro de diálogo principal AVG de varias formas:

haciendo doble clic en el icono de AVG en la bandeja del sistema

haciendo doble clic en el icono de AVG en el escritorio

desde el menú Inicio / Todos los programas / AVG 2012

4.3. Análisis del equipo completo

Existe el riesgo potencial de que un virus informático se haya transmitido a su equipo antes de la

instalación de AVG Internet Security 2012. Por esta razón, le recomendamos ejecutar un Análisis

del equipo completo para asegurarse de que no haya infecciones en el equipo. Es probable que el

primer análisis lleve algo de tiempo (como una hora), pero se recomienda llevarlo a cabo para garantizar que el equipo no está en riesgo debido a una amenaza. Para obtener instrucciones sobre cómo ejecutar un análisis del equipo completo, consulte el capítulo Análisis de AVG.

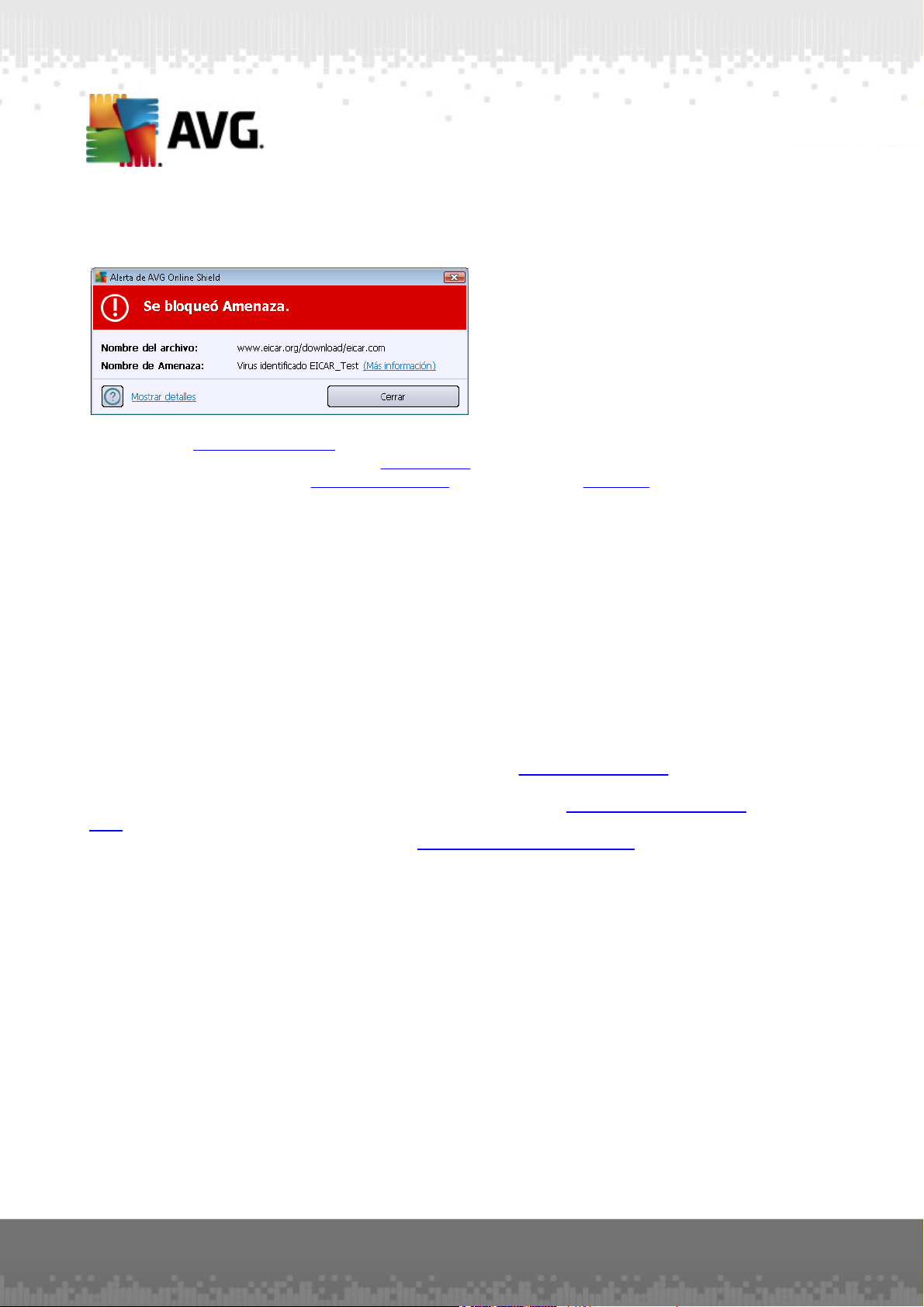

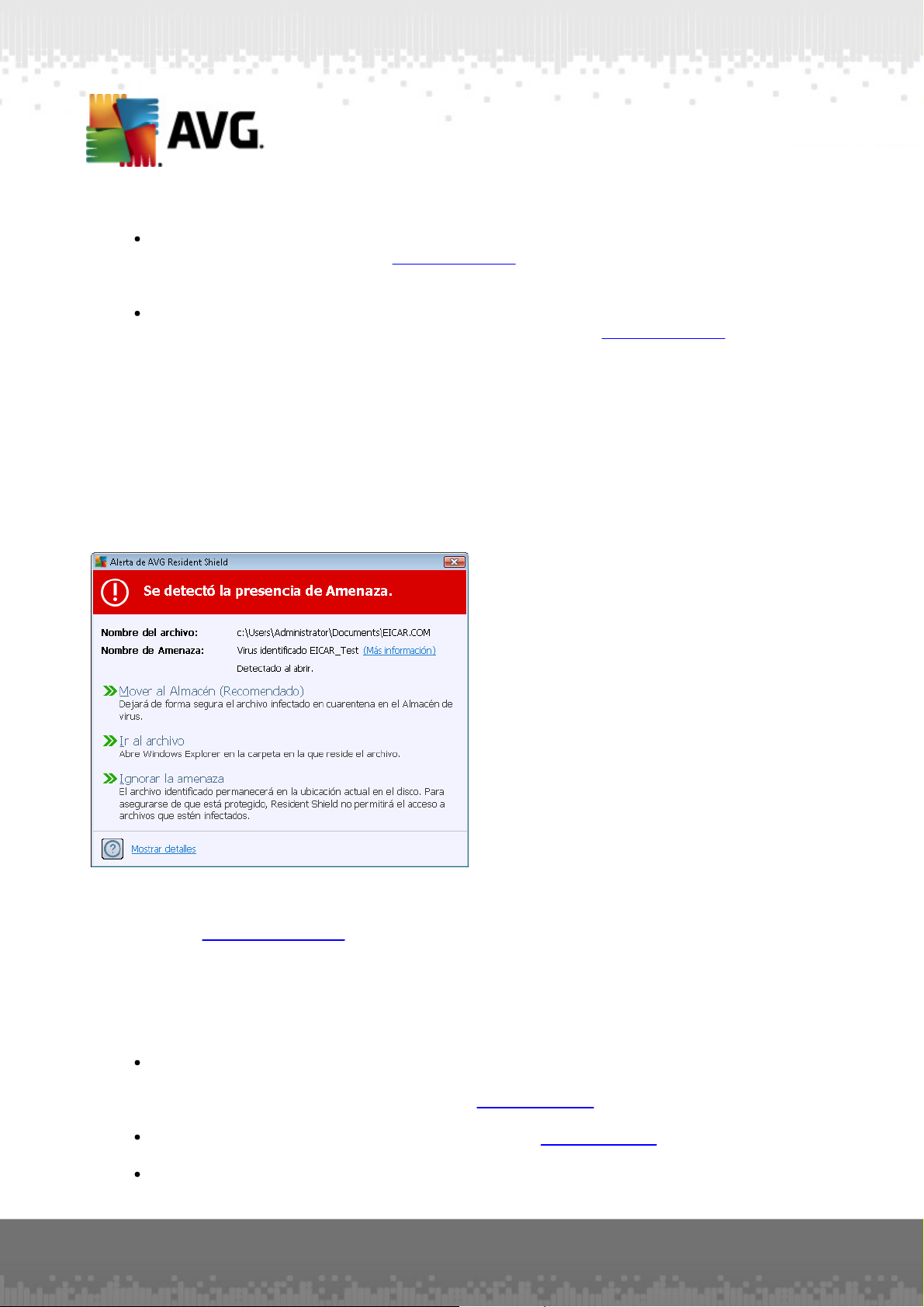

4.4. Prueba Eicar

Para confirmar que AVG Internet Security 2012 se ha instalado correctamente, puede realizar la

prueba EICAR.

La prueba EICAR es un método estándar y totalmente seguro empleado para comprobar el

funcionamiento de sistemas antivirus. Su distribución es segura, puesto que no es un virus real, y

no incluye ningún fragmento de código vírico. La mayoría de los productos reaccionan a la prueba

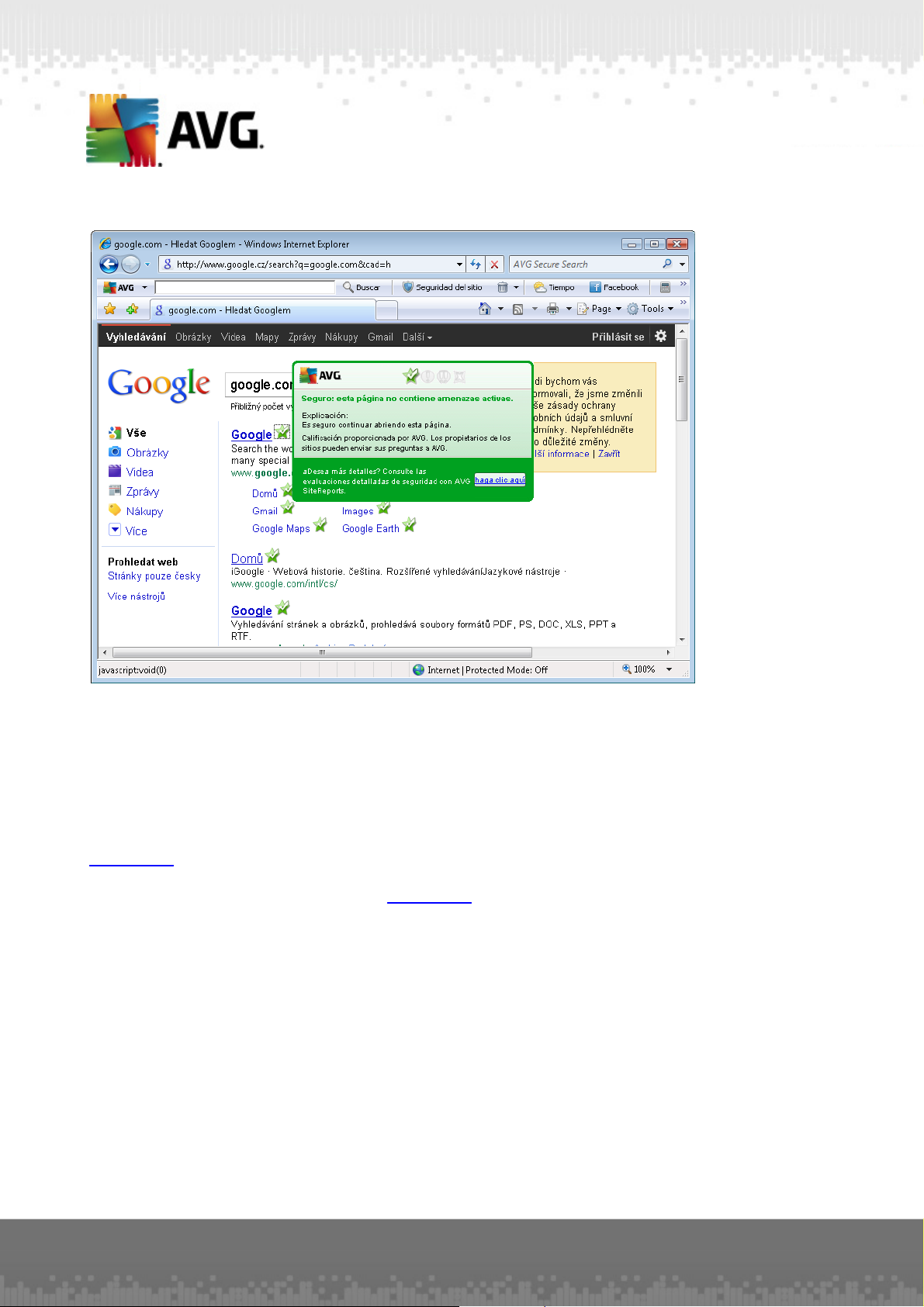

como si fuera un virus (aunque suelen informar de la misma con un nombre obvio, como "EICAR-

AV-Test"). Puede descargar el virus EICAR en el sitio web de EICAR, www.eicar.com, donde

también encontrará toda la información necesaria sobre la prueba EICAR.

Intente descargar el archivo eicar.com y guárdelo en el disco local. Inmediatamente despues de

confirmar la descarga del archivo de prueba, Online Shield (una parte del componente LinkScanner)

reaccionará con un aviso. Este aviso demuestra que AVG se ha instalado correctamente en el

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 19

Page 20

equipo.

En el sitio web http://www.eicar.com también puede descargar la versión comprimida del "virus"

EICAR (p. ej., en forma de eicar_com.zip). Online Shield le permite descargar este archivo y

guardarlo en su disco duro, pero Protección residente (en el componente Anti-Virus) detectará el

"virus" cuando intente descomprimirlo.

Si AVG no identifica el archivo de la prueba EICAR como un virus, debe comprobar de

nuevo la configuración del programa.

4.5. Configuración predeterminada de AVG

La configuración predeterminada (es decir, cómo está configurada la aplicación justamente después

de la instalación) de AVG Internet Security 2012 la realiza el proveedor del software de manera

que todos los componentes y funciones ofrezcan un rendimiento óptimo.

A menos que tenga un buen motivo para hacerlo, no modifique la configuración de AVG.

Los cambios de configuración debe realizarlos únicamente un usuario experimentado.

Es posible realizar cambios menores en la configuración de los componentes de AVG directamente

desde la interfaz de usuario específica de cada componente. Si considera que necesita modificar la

configuración de AVG para adaptarla mejor a sus necesidades, vaya a Configuración avanzada de

AVG, seleccione el elemento del menú del sistema Herramientas/Configuración avanzada y edite

la configuración de AVG en el cuadro de diálogo Configuración avanzada de AVG que se acaba de

abrir.

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 20

Page 21

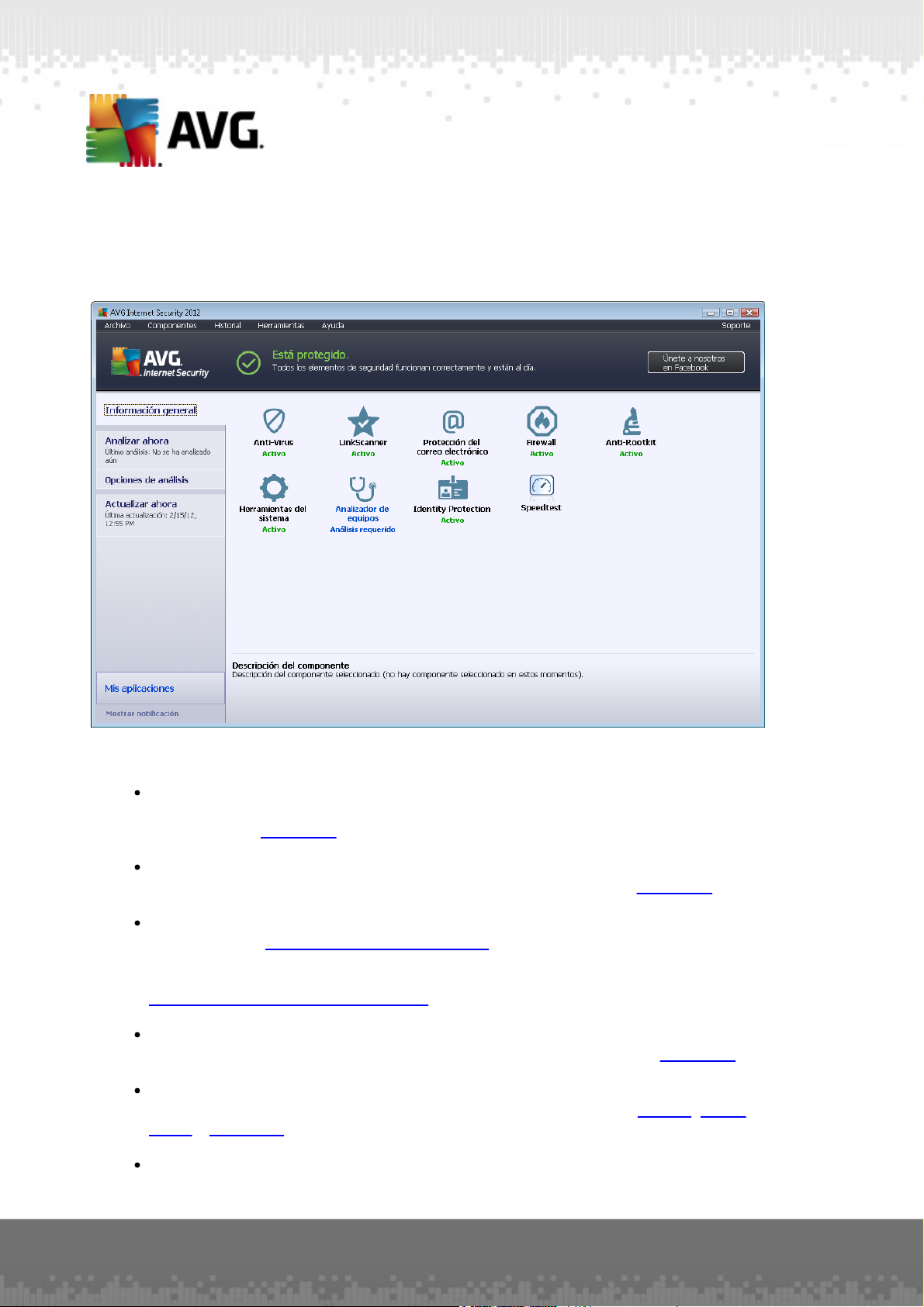

5. Interfaz de usuario de AVG

AVG Internet Security 2012 se abre con la ventana principal:

La ventana principal se divide en varias secciones:

Menú del sistema (línea superior del sistema en la ventana) es la navegación estándar que

le permite acceder a todos los componentes, servicios y funciones de AVG Internet

Security 2012 - detalles >>

Información sobre el estado de seguridad (parte superior de la ventana) le ofrece

información sobre el estado actual de su AVG Internet Security 2012 - detalles >>

Únase a nosotros en Facebook (sección superior derecha de la ventana): con este botón

podrá unirse a la comunidad de AVG en Facebook. No obstante, únicamente verá este

botón si todos los componentes están operativos y funcionan correctamente (para obtener

detalles sobre cómo saber el estado de los componentes de AVG, consulte el capítulo

Información sobre el estado de seguridad)

Vínculos rápidos (parte izquierda de la ventana) le permite acceder rápidamente a las

tareas más importantes y más utilizadas de AVG Internet Security 2012 - detalles >>

Mis aplicaciones (sección inferior izquierda de la ventana) abre información general de las

aplicaciones adicionales disponibles para AVG Internet Security 2012: LiveKive, Family

Safety y PC Tuneup

Información general de los componentes (parte central de la ventana) ofrece una

descripción general de todos los componentes instalados con AVG Internet Security

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 21

Page 22

2012 - detalles >>

Icono de la bandeja del sistema (extremo inferior derecho de la pantalla, en la bandeja del

sistema) indica el estado actual de AVG Internet Security 2012 - detalles >>

Gadget de AVG (barra lateral de Windows, en Windows Vista/7) permite un acceso rápido

al análisis y la actualización de AVG Internet Security 2012 - detalles >>

5.1. Menú del sistema

El menú del sistema es el método de navegación estándar utilizado en todas las aplicaciones de

Windows. Se encuentra situado horizontalmente en la parte superior de la ventana principal de AVG

Internet Security 2012. Utilice el menú del sistema para acceder a componentes, características y

servicios específicos de AVG.

El menú del sistema se divide en cinco secciones principales:

5.1.1. Archivo

Salir: cierra la interfaz de usuario de AVG Internet Security 2012. Sin embargo, la

aplicación AVG continuará ejecutándose en segundo plano y su equipo seguirá protegido.

5.1.2. Componentes

El elemento Componentes del menú del sistema incluye vinculos a todos los componentes de AVG instalados y abre su pagina de dialogo predeterminada en la interfaz de usuario:

Información general del sistema: cambia al cuadro de diálogo predeterminado de la

interfaz de usuario con la información general de todos los componentes instalados y su

estado

Anti-Virus detecta virus, spyware, gusanos, troyanos, archivos ejecutables o bibliotecas

del sistema no deseados, y le protege del spam malicioso - detalles >>

LinkScanner le protege de ataques web mientras navega por Internet - detalles >>

Protección del correo electrónico comprueba sus mensajes de correo electrónico en

busca de spam y bloquea virus, ataques de suplantación de identidad y otras amenazas -

detalles >>

Firewall controla toda la comunicación de cada puerto de red, ofrece protección frente a

ataques maliciosos y bloquea los intentos de intrusión - detalles >>

Anti-Rootkit analiza en busca de rootkits peligrosos ocultos dentro de las aplicaciones,

controladores o bibliotecas - detalles >>

Herramientas del sistema ofrece un resumen detallado del entorno de AVG e información

sobre el sistema operativo - detalles >>

Analizador de equipos proporciona información sobre el estado del equipo - detalles >>

Identity Protection protege constantemente sus activos digitales contra amenazas nuevas

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 22

Page 23

y desconocidas - detalles >>

Administración remota solo se muestra en las ediciones AVG Business si durante el

proceso de instalación ha especificado que desea instalar este componente

5.1.3. Historial

Resultados del análisis: cambia a la interfaz de análisis de AVG, concretamente al cuadro

de diálogo Información general de los resultados del análisis

Detección de Protección residente: abre un cuadro de diálogo con información general de

las amenazas detectadas por Protección residente

Detección de Analizador de correo electrónico: abre un cuadro de diálogo con información

general de los archivos adjuntos de correo electrónico detectados como peligrosos por el

componente Protección del correo electrónico

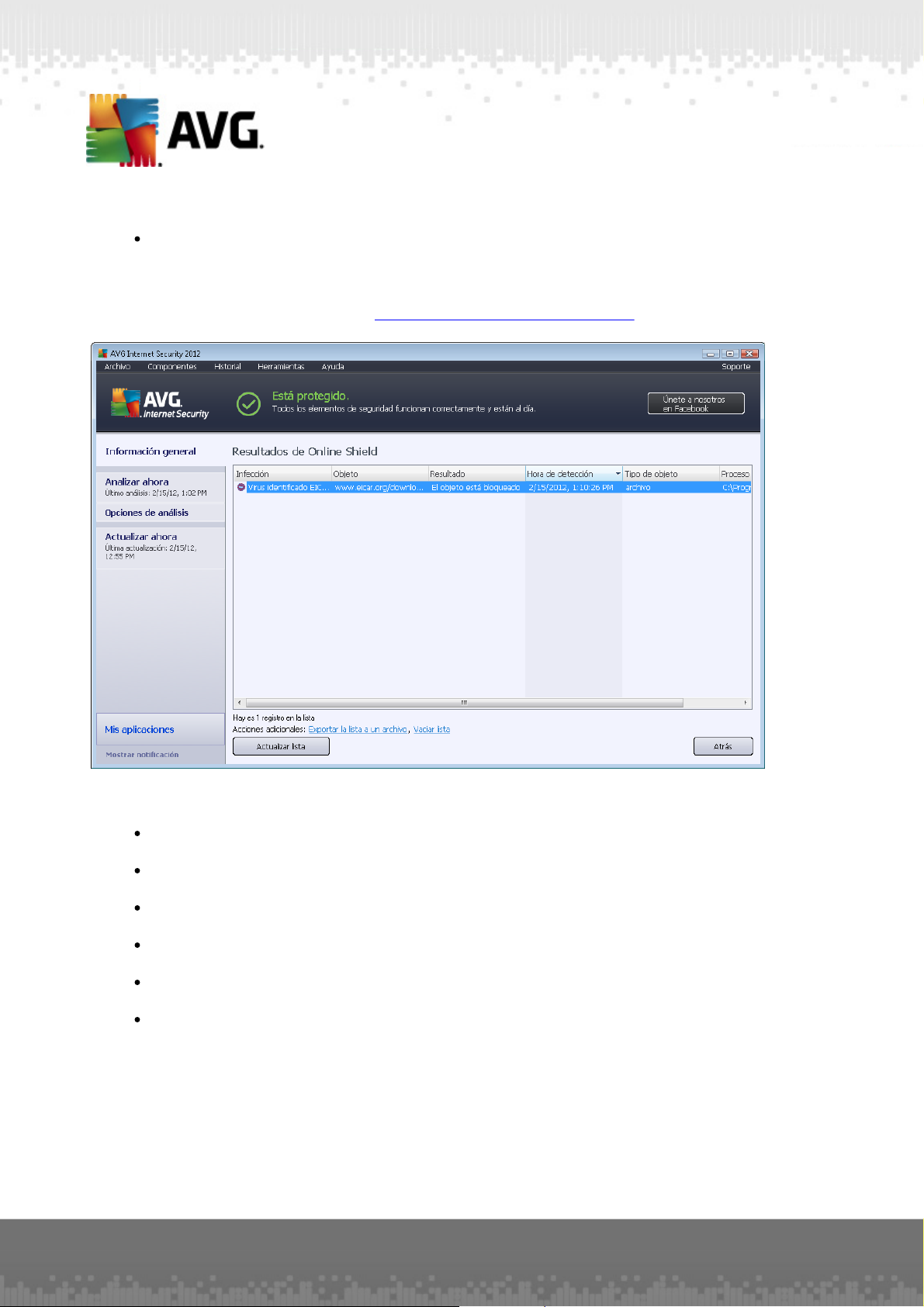

Resultados de Online Shield: abre un cuadro de diálogo con información sobre las

amenazas detectadas por el servicio Online Shield del componente LinkScanner

Almacén de virus: abre la interfaz del espacio de cuarentena (Almacén de virus) donde

AVG envía todas las infecciones detectadas que por alguna razón no se pueden reparar

automáticamente. Dentro de este espacio de cuarentena, los archivos infectados están

aislados y la seguridad del equipo está garantizada, y al mismo tiempo los archivos

infectados se almacenan para una posible reparación en el futuro

Registro del historial de eventos: abre la interfaz del registro del historial con información

general de todas las acciones de AVG Internet Security 2012 registradas

Registro de Firewall: abre la interfaz de configuración del Firewall en la ficha Registros, que

contiene información detallada de todas las acciones de este componente.

5.1.4. Herramientas

Analizar equipo: inicia un análisis de todo el equipo.

Analizar carpeta seleccionada...: pasa a la interfaz de análisis de AVG y permite definir,

dentro de la estructura de árbol del equipo, qué archivos y carpetas deben analizarse.

Analizar archivo...: permite ejecutar un análisis bajo demanda en un solo archivo

específico. Haga clic en esta opción para abrir una nueva ventana con la estructura de árbol

del disco. Seleccione el archivo que desee y confirme el inicio del análisis.

Actualizar: inicia automáticamente el proceso de actualización de AVG Internet Security

2012.

Actualizar desde directorio...: ejecuta el proceso de actualización desde los archivos de

actualización que se encuentran ubicados en una carpeta específica del disco local. No

obstante, esta opción solo se recomienda en caso de emergencia, es decir, en situaciones

en las que no hay conexión a Internet (por ejemplo, si el equipo está infectado y

desconectado de Internet, o bien está conectado a una red que no tiene acceso a Internet,

etc.). En la ventana recién abierta, seleccione la carpeta donde anteriormente se guardó el

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 23

Page 24

archivo de actualización e inicie el proceso de actualización.

Configuración avanzada...: abre el cuadro de diálogo Configuración avanzada de AVG,

donde puede modificar la configuración de AVG Internet Security 2012. Por lo general, se

recomienda mantener la configuración predeterminada de la aplicación definida por el

proveedor del software.

Configuración de Firewall...: se abre un cuadro de diálogo independiente con la

configuración avanzada del componente Firewall.

5.1.5. Ayuda

Contenido: abre los archivos de ayuda de AVG

Obtener soporte: abre el sitio web de AVG (http://www.avg.com/) en la página del centro

de atención al cliente

Web de AVG: abre el sitio web de AVG (http://www.avg.com/)

Acerca de virus y amenazas: abre la Enciclopedia de virus en línea, donde puede buscar

información detallada sobre los virus identificados

Reactivar: abre el cuadro de diálogo Activar AVG con los datos que ha introducido en el

cuadro de diálogo Personalizar AVG del proceso de instalación. En este cuadro de diálogo

puede introducir su número de licencia para reemplazar el número de venta (con el que ha

instalado AVG) o sustituir el número de licencia antiguo (por ejemplo, cuando actualice a

un nuevo producto AVG).

Registrarse ahora: conecta con la página de registro del sitio web de AVG (http://www.avg.

com/). Introduzca sus datos de registro; solamente los clientes que registran su producto

AVG pueden recibir soporte técnico gratuito.

Nota: si utiliza la versión de prueba de AVG Internet Security 2012, los últimos dos

elementos aparecen como Comprar ahora y Activar, y le permiten adquirir de inmediato la

versión completa del programa. Si AVG Internet Security 2012 se ha instalado con un

número de venta, se muestran los elementos Registrar y Activar.

Acerca de AVG: abre el cuadro de diálogo Información con seis fichas que proporcionan

datos sobre el nombre del programa, la versión del programa y de la base de datos de virus,

información del sistema, el contrato de licencia e información de contacto de AVG

Technologies CZ.

5.1.6. Soporte

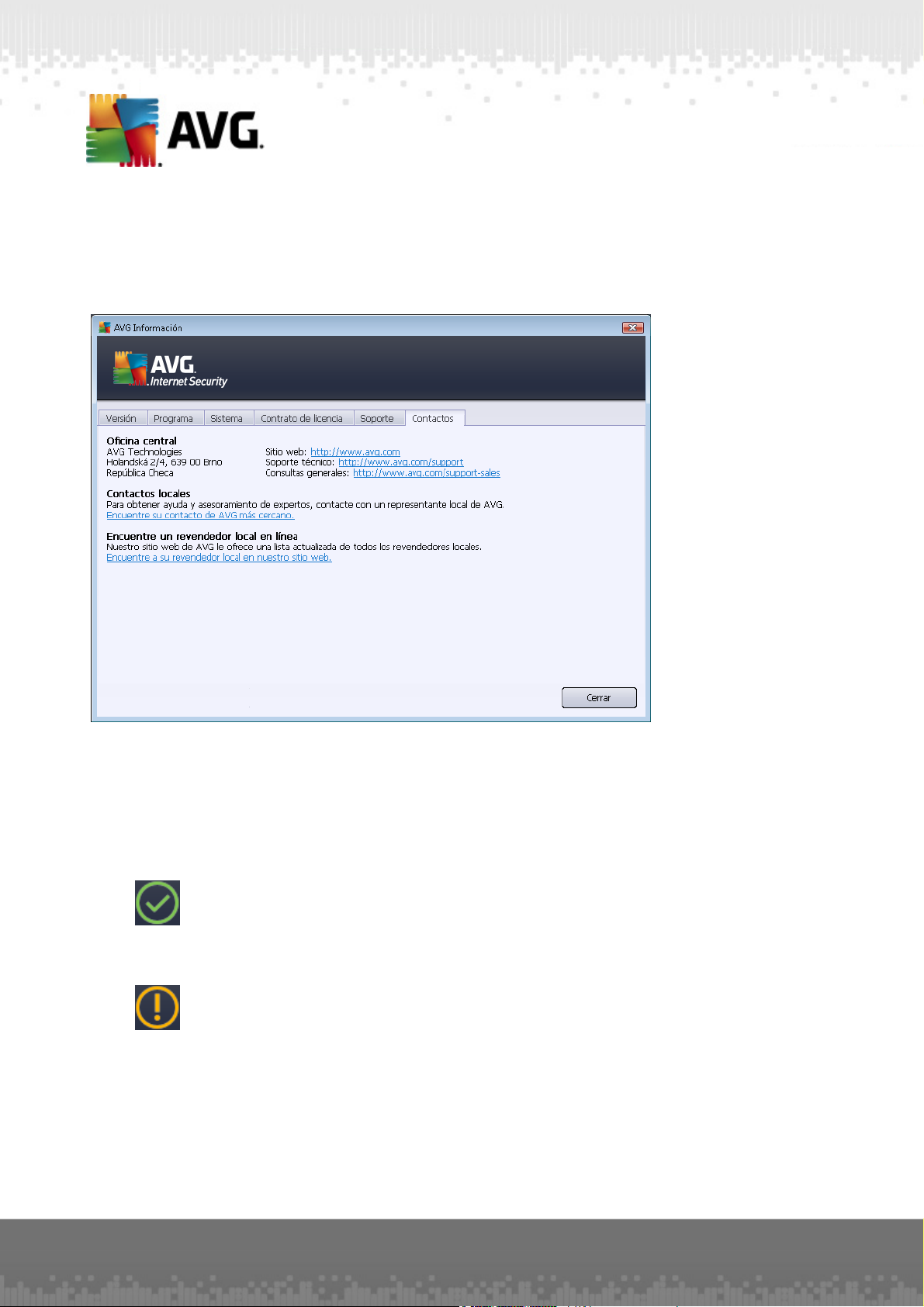

El vínculo Soporte abre un nuevo cuadro de diálogo Información con todos los tipos de información

que podría necesitar cuando intenta buscar ayuda. El cuadro de diálogo incluye datos básicos sobre

su programa AVG instalado (versión de la base de datos/programa), datos de licencia y una lista de

vínculos rápidos de soporte.

El cuadro de diálogo Información está dividido en seis fichas:

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 24

Page 25

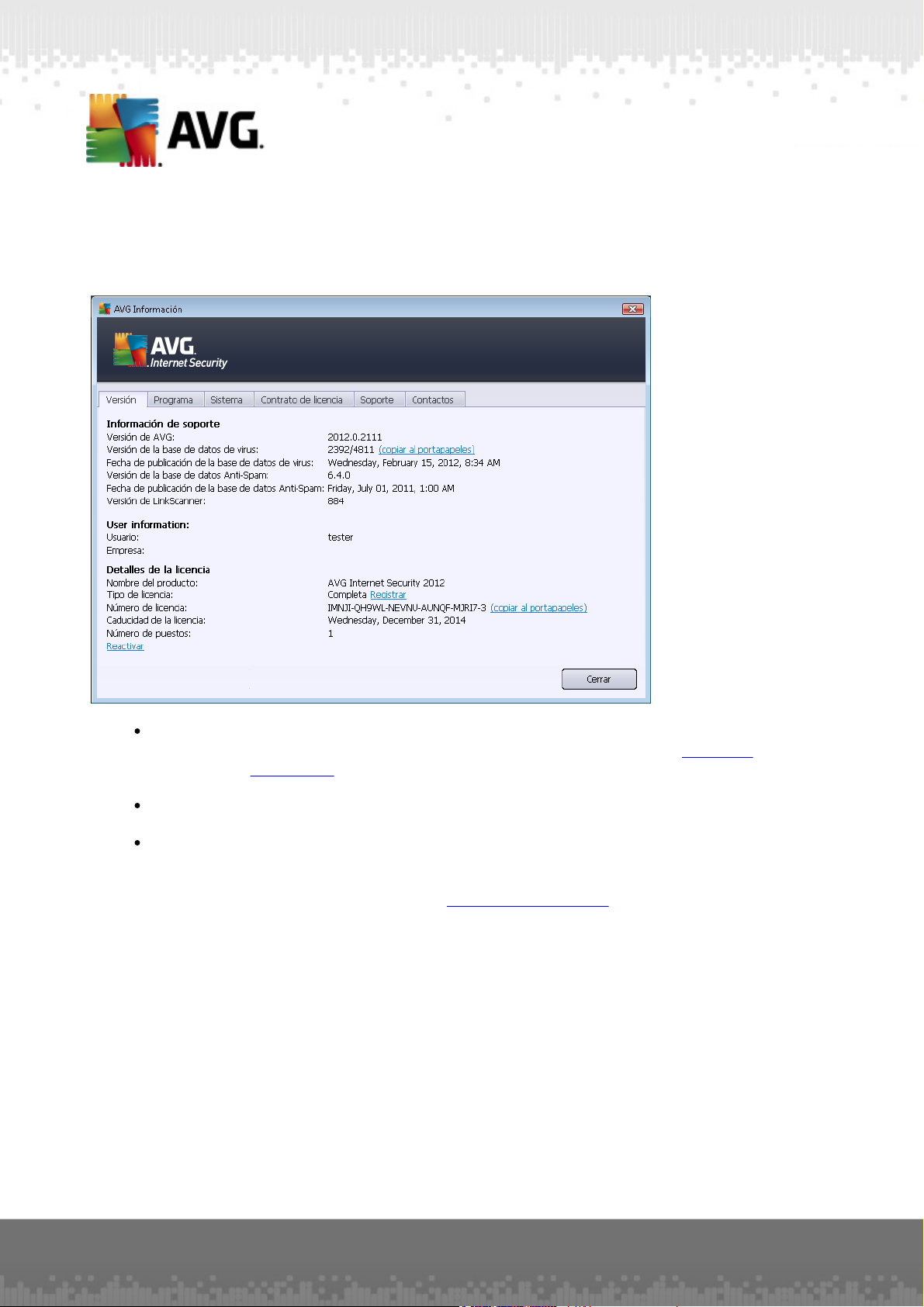

La ficha Versión está dividida en tres secciones:

Información de soporte: ofrece información sobre la versión de AVG Internet Security

2012, la versión de la base de datos de virus, la versión de la base de datos de Anti-Spam

y la versión de LinkScanner.

Información del usuario: ofrece información del usuario registrado y de su empresa.

Detalles de la licencia: ofrece información de la licencia (nombre del producto, tipo de

licencia, número de licencia, fecha de caducidad y número de puestos). En esta sección

también puede utilizar el vínculo Registrar para registrar su AVG Internet Security 2012

en línea; esto le proporciona acceso total al soporte técnico de AVG. Igualmente, utilice el

vínculo Reactivar para abrir en cuadro de diálogo Activar AVG: escriba su número de

licencia en el campo respectivo para sustituir su número de venta (el que utilizó durante la

instalación de AVG Internet Security 2012) o para cambiar su número de licencia actual por

otro (por ej emplo, si actualiza a un producto de AVG superior).

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 25

Page 26

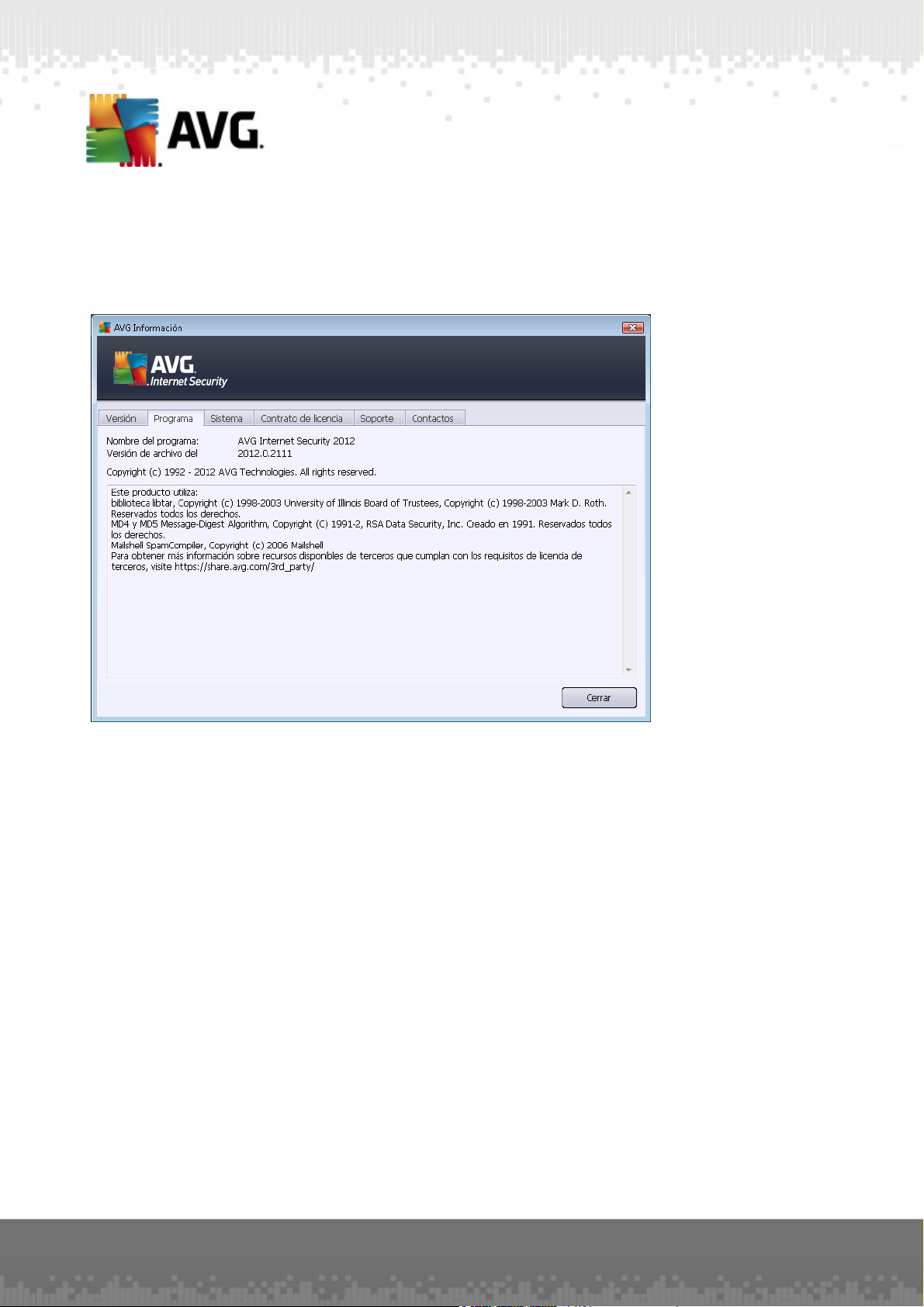

En la ficha Programa puede encontrar información sobre la versión del archivo de programa de AVG Internet Security 2012 y del código de terceros empleado en el producto:

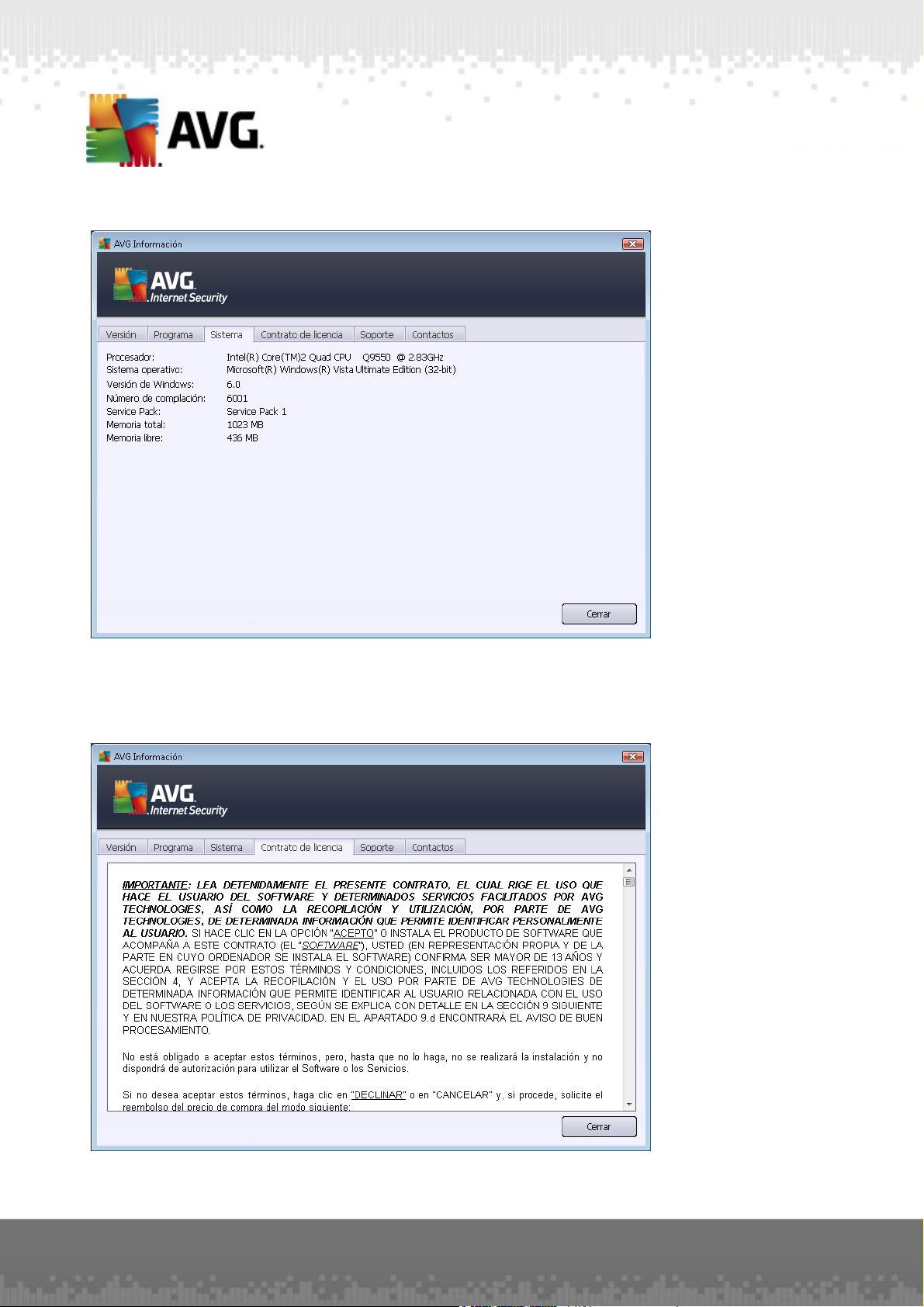

La ficha Sistema proporciona una lista de parámetros del sistema operativo (tipo de procesador, sistema operativo y versión, número de compilación, service packs utilizados, tamaño total de memoria y tamaño de memoria libre):

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 26

Page 27

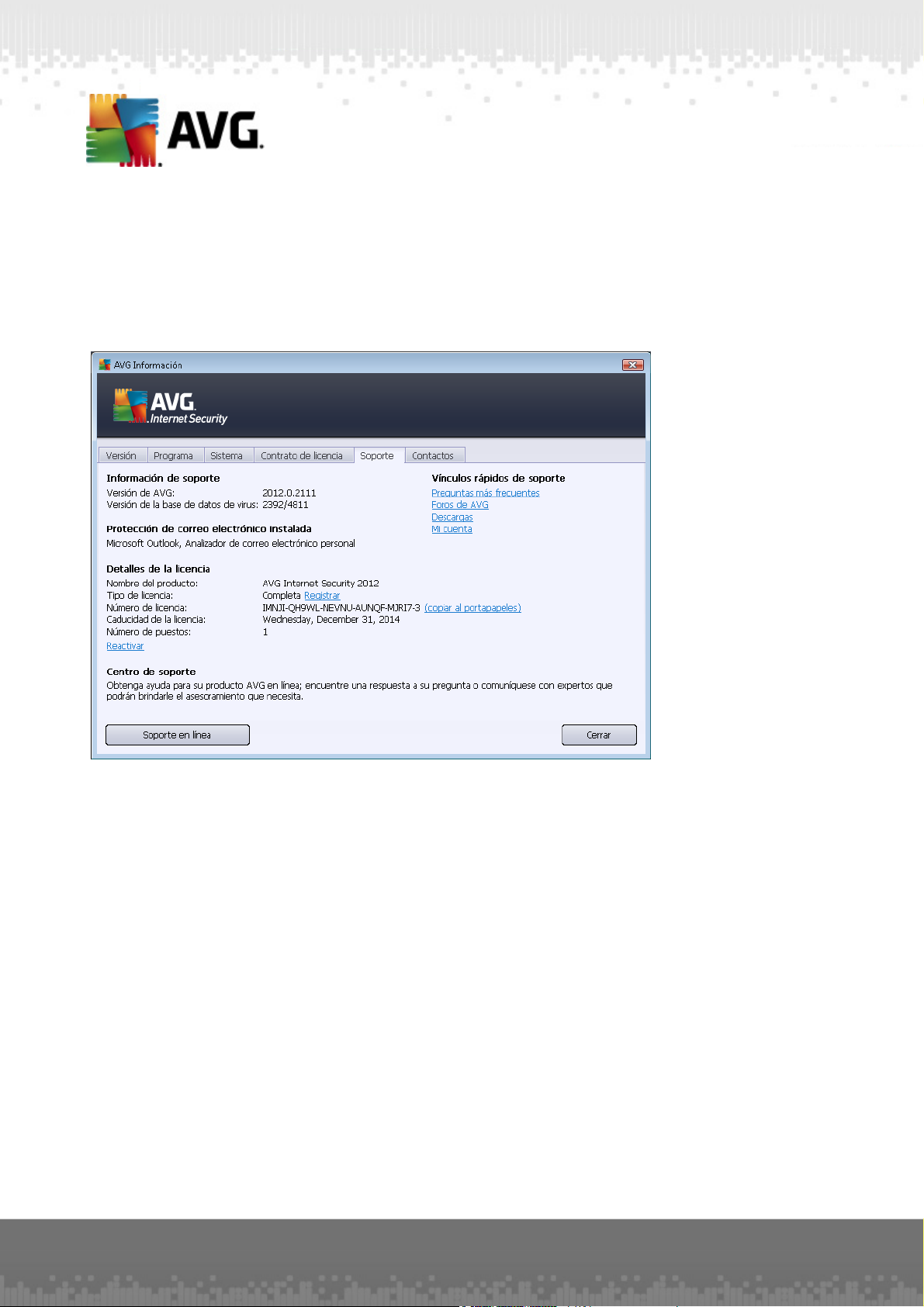

En la ficha Contrato de licencia puede leer el texto completo del contrato de licencia entre usted y

AVG Technologies:

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 27

Page 28

La ficha Soporte ofrece una lista de las posibilidades para ponerse en contacto con el servicio de

atención al cliente. Igualmente, ofrece vínculos al sitio web de AVG (http://www.avg.com/), foros de

AVG, preguntas más frecuentes, etc. Además, proporciona información que podría serle útil al

contactar con el equipo de atención al cliente:

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 28

Page 29

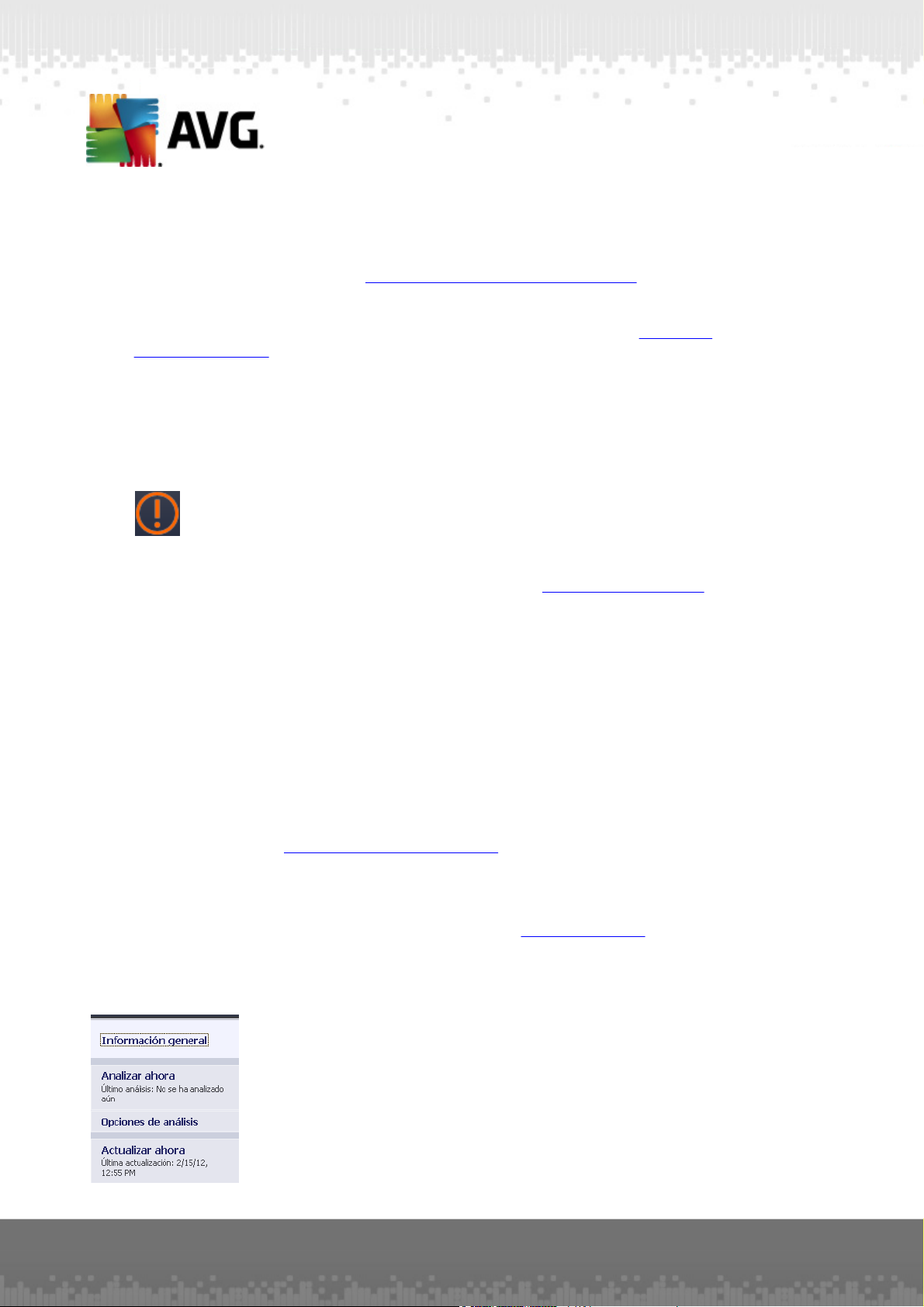

La ficha Contactos proporciona una lista de todos los contactos de AVG Technologies, y también

los contactos de distribuidores y representantes locales de AVG:

5.2. Información sobre el estado de seguridad

La sección Información sobre el estado de seguridad se encuentra en la parte superior de la

ventana principal de AVG Internet Security 2012. En esta sección, siempre encontrará información

sobre el estado de seguridad actual de AVG Internet Security 2012. A continuación se describen

los iconos que pueden aparecer en esta sección y su significado:

- El icono verde indica que AVG Internet Security 2012 funciona correctamente. El

equipo está totalmente protegido y actualizado, y todos los componentes instalados están

funcionando adecuadamente.

- el icono amarillo advierte de que uno o más componentes no están configurados

correctamente, por lo que se recomienda revisar su configuración o propiedades. No significa

que haya un problema crítico en AVG Internet Security 2012; quizás simplemente se trate

de que decidió desactivar alguno de los componentes de forma intencionada. Sigue estando

protegido. Sin embargo, se recomienda revisar la configuración del componente que presenta

el problema. En la sección Información sobre el estado de seguridad encontrará el nombre

del componente.

El icono amarillo también aparece si, por alguna razón, decidió ignorar el estado de error de

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 29

Page 30

un componente. La opción Ignorar el estado de este componente está disponible desde el

menú contextual (que se abre cuando se hace clic con el botón secundario) sobre el icono

del componente en cuestión en la información general de los componentes, dentro de la

ventana principal de AVG Internet Security 2012. Seleccione esta opción para expresar que

conoce el estado de error del componente pero que, por alguna razón, desea que AVG

Internet Security 2012 siga así y no quiere que se le advierta mediante el icono en la

bandeja del sistema. Es posible que necesite utilizar esta opción en una situación específica,

pero se recomienda encarecidamente desactivar la opción Ignorar el estado de este

componente tan pronto como sea posible.

El icono amarillo también se mostrará si AVG Internet Security 2012 requiere que el equipo

se reinicie (Es necesario reiniciar). No pase por alto esta advertencia y reinicie el equipo

usando el botón Reiniciar ahora.

- el icono naranja indica que AVG Internet Security 2012 se encuentra en estado

crítico. Uno o más componentes no funcionan correctamente y AVG Internet Security 2012

no puede proteger el equipo. Debe corregir de inmediato el problema. Si no es capaz de

reparar el problema por sí mismo, contacte con el equipo de soporte técnico de AVG.

En caso de que AVG Internet Security 2012 no esté configurado para un rendimiento

óptimo, aparecerá un botón nuevo llamado Reparar (o bien Reparar todo si el problema

concierne a más de un componente) junto a la información del estado de seguridad. Pulse

el botón para iniciar un proceso automático de comprobación y configuración del

programa. Se trata de una manera sencilla de configurar AVG Internet Security 2012 para

un rendimiento óptimo y lograr el máximo nivel de seguridad.

Se recomienda encarecidamente prestar atención a Información sobre el estado de seguridad y,

en caso de que el informe indique algún problema, intentar resolverlo de inmediato. De lo contrario,

el equipo se encontrará en riesgo.

Nota: también puede obtener información sobre el estado de AVG Internet Security 2012 en

cualquier momento desde el icono de la bandeja del sistema.

5.3. Vínculos rápidos

Los vínculos rápidos están ubicados en el lado izquierdo de la interfaz de usuario de AVG Internet Security 2012. Estos vínculos le permiten acceder inmediatamente a las funciones más

importantes y más utilizadas de la aplicación, como analizar y actualizar. Los vínculos rápidos son

accesibles desde todos los cuadros de diálogo de la interfaz de usuario:

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 30

Page 31

Los vínculos rápidos se distribuyen gráficamente en tres secciones:

Analizar ahora: de manera predeterminada, este botón proporciona información sobre el

último análisis realizado (p. ej., tipo de análisis y la fecha en que se ejecutó por última vez)

. Haga clic en el comando Analizar ahora para volver a iniciar el mismo análisis. Si desea

iniciar un análisis distinto, haga clic en el vínculo Opciones de análisis. De esta forma, se

abrirá la interfaz de análisis de AVG, donde podrá ejecutar y programar análisis o editar sus

parámetros. (Consulte los detalles en el capítulo Análisis de AVG)

Opciones de análisis: utilice este vínculo para cambiar desde cualquier cuadro de diálogo

de AVG abierto a la ventana principal con una vista general de todos los componentes

instalados. (Consulte los detalles en el capítulo Información general de los componentes).

Actualizar ahora: el vínculo proporciona la fecha y hora de la última actualización. Pulse el

botón para ejecutar el proceso de actualización inmediatamente y seguir su curso.

(Consulte los detalles en el capítulo Actualizaciones de AVG)

Es posible acceder a los vínculos rápidos desde la interfaz de usuario de AVG en todo momento.

Cuando utilice un vínculo rápido para ejecutar un proceso específico, ya sea un análisis o una

actualización, la aplicación cambiará a un nuevo cuadro de diálogo, pero los vínculos rápidos

seguirán estando disponibles. Además, el proceso que se está ejecutando se representa también

gráficamente en la navegación, por lo que dispone de un control total sobre todos los procesos

iniciados que estén ejecutándose en AVG Internet Security 2012 en ese momento.

5.4. Información general de los componentes

Secciones de Información general de los componentes

La sección Información general de los componentes está ubicada en la parte central de la

interfaz de usuario de AVG Internet Security 2012. La sección está dividida en dos partes:

Información sobre todos los componentes instalados, que consiste en paneles gráficos

para cada uno de los componentes instalados. Cada panel está etiquetado con su icono de

componente y proporciona información sobre si el componente respectivo está activo o

inactivo en ese momento.

Descripción del componente, que está ubicada en la parte inferior de este cuadro de

diálogo. La descripción explica brevemente la funcionalidad básica del componente en

cuestión. También proporciona información sobre el estado actual del componente

seleccionado.

Lista de componentes instalados

En AVG Internet Security 2012, la sección Información general de los componentes contiene

información sobre los siguientes componentes:

Anti-Virus detecta virus, spyware, gusanos, troyanos, archivos ejecutables o bibliotecas

del sistema no deseados, y le protege del spam malicioso - detalles >>

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 31

Page 32

LinkScanner le protege de ataques web mientras navega por Internet - detalles >>

Protección del correo electrónico comprueba sus mensajes de correo electrónico en

busca de spam y bloquea virus, ataques de suplantación de identidad y otras amenazas -

detalles >>

Firewall controla toda la comunicación de cada puerto de red, ofrece protección frente a

ataques maliciosos y bloquea los intentos de intrusión - detalles >>

Anti-Rootkit analiza en busca de rootkits peligrosos ocultos dentro de las aplicaciones,

controladores o bibliotecas - detalles >>

Herramientas del sistema ofrece un resumen detallado del entorno de AVG e información

sobre el sistema operativo - detalles >>

Analizador de equipos proporciona información sobre el estado del equipo - detalles >>

Identity Protection protege constantemente sus activos digitales contra amenazas nuevas

y desconocidas - detalles >>

Administración remota solo se muestra en las ediciones AVG Business si durante el

proceso de instalación ha especificado que desea instalar este componente

Acciones accesibles

Mueva el ratón sobre el icono de cualquier componente para resaltarlo en la información

general de los componentes. Simultáneamente aparece una descripción de las funciones

básicas del componente en la parte inferior de la interfaz de usuario.

Haga clic en un icono de componente para abrir la interfaz propia del componente con

una lista de datos estadísticos básicos.

Haga clic con el botón derecho del ratón sobre el icono de un componente para

expandir un menú contextual:

o Abrir: haga clic en esta opción para abrir el cuadro de diálogo propio del

componente (es igual que un clic sobre el icono del componente).

o Ignorar el estado de este componente: seleccione esta opción para indicar que

conoce el estado de error del componente pero que, por algún motivo, desea que

siga así y no quiere que se le advierta mediante el icono en la bandeja del sistema.

o Abrir en Configuración avanzada...: esta opción solo está disponible para algunos

componentes; es decir, aquellos que proporcionan la posibilidad de configuración

avanzada.

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 32

Page 33

5.5. Icono de la bandeja del sistema

El icono de la bandej a del sistema de AVG (en la barra de tareas de Windows, esquina inferior

derecha del monitor) indica el estado actual de AVG Internet Security 2012. Resulta visible en

todo momento en la bandeja del sistema, sin importar si la interfaz de usuario de AVG Internet

Security 2012 está abierta o cerrada:

Apariencia del icono de la bandeja del sistema de AVG

A todo color sin elementos añadidos, el icono indica que todos los componentes de

AVG Internet Security 2012 están activos y funcionan correctamente. No obstante, el

icono también puede presentarse de este modo en una situación en la que uno de los

componentes no funciona correctamente, pero el usuario ha decidido ignorar el estado del

componente. (Al haber confirmado la opción de ignorar el estado del componente, expresa

que es consciente de su estado de error, pero que por algún motivo quiere mantenerlo así y

no desea que se le avise de dicha situación.)

El icono con un signo de exclamación indica que un componente (o incluso más de

uno) se encuentran en estado de error. Preste siempre atención a estas advertencias y

trate de resolver el problema de configuración de un componente que no esté configurado

adecuadamente. Para poder realizar los cambios en la configuración del componente, haga

doble clic en el icono de la bandeja de sistema para abrir la interfaz de usuario de la

aplicación. Para obtener información detallada sobre qué componentes se encuentran en

estado de error, consulte la sección de información sobre el estado de seguridad.

El icono de la bandeja de sistema también puede presentarse a todo color con un haz

de luz rotatorio y parpadeante. Esta versión gráfica indica que hay un proceso de

actualización en ejecución.

La apariencia alternativa de un icono a todo color con una flecha significa que se está

ejecutando uno de los análisis de AVG Internet Security 2012.

Información sobre el icono de la bandeja del sistema de AVG

El icono de la bandej a del sistema de AVG informa además de la actividad actual de AVG

Internet Security 2012 y de los posibles cambios de estado en el programa (por ej emplo, el inicio

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 33

Page 34

automático de un análisis o actualización programados, el cambio en el perfil del firewall, un cambio

de estado de algún componente, la existencia de un estado de error...) mediante una ventana

emergente que se abre desde el icono de en la bandeja del sistema:

Acciones accesibles desde el icono de la bandeja del sistema de AVG

El icono de la bandej a del sistema de AVG también puede utilizarse como vínculo rápido para

acceder a la interfaz de usuario de AVG Internet Security 2012; simplemente haga doble clic en el

icono. Al hacer clic con el botón derecho, se abre un pequeño menú contextual con las opciones

siguientes:

Abrir Interfaz de usuario de AVG: haga clic para abrir la interfaz de usuario de AVG

Internet Security 2012.

Deshabilitar la protección de AVG temporalmente: esta opción permite desactivar toda

la protección proporcionada por AVG Internet Security 2012 de una vez. Recuerde que no

debe utilizar esta opción a menos que sea absolutamente necesario. En la mayoría de los

casos, no será necesario deshabilitar AVG Internet Security 2012 antes de instalar un

nuevo software o nuevos controladores, ni siquiera cuando el instalador o asistente del

software sugiera cerrar primero los programas y aplicaciones que estén en ejecución para

garantizar que no haya interrupciones indeseadas durante el proceso de instalación. Si

tiene que deshabilitar temporalmente AVG Internet Security 2012 para hacer algo, vuelva

a habilitarlo tan pronto como termine. Si está conectado a Internet o a una red durante el

tiempo en que el software antivirus se encuentra desactivado, el equipo estará expuesto a

sufrir ataques.

Firewall: haga clic para abrir el menú contextual de las opciones de configuración de

Firewall, donde podrá editar los principales parámetros: estado del Firewall (Habilitar

Firewall/Deshabilitar Firewall/Modo de emergencia), activación/desactivación del modo de

juego y perfiles de Firewall.

Análisis: haga clic para abrir el menú contextual de los análisis predefinidos (Analizar todo

el equipo y Análisis de archivos o carpetas específicos) y seleccione el análisis que

necesite. Se abrirá de inmediato.

Ejecutando análisis... : este elemento se muestra únicamente en caso de que se esté

ejecutando un análisis en el equipo en ese momento. Puede establecer la prioridad de este

análisis, detenerlo o pausarlo. Para ello, se tendrá acceso a las siguientes acciones:

Establecer prioridad para todos los análisis, Pausar todos los análisis o Detener todos los

análisis.

Ejecutar Analizador de equipos: haga clic para iniciar el componente Analizador de

equipos.

Actualizar ahora: inicia una actualización inmediata.

Ayuda: abre el archivo de ayuda en la página de inicio.

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 34

Page 35

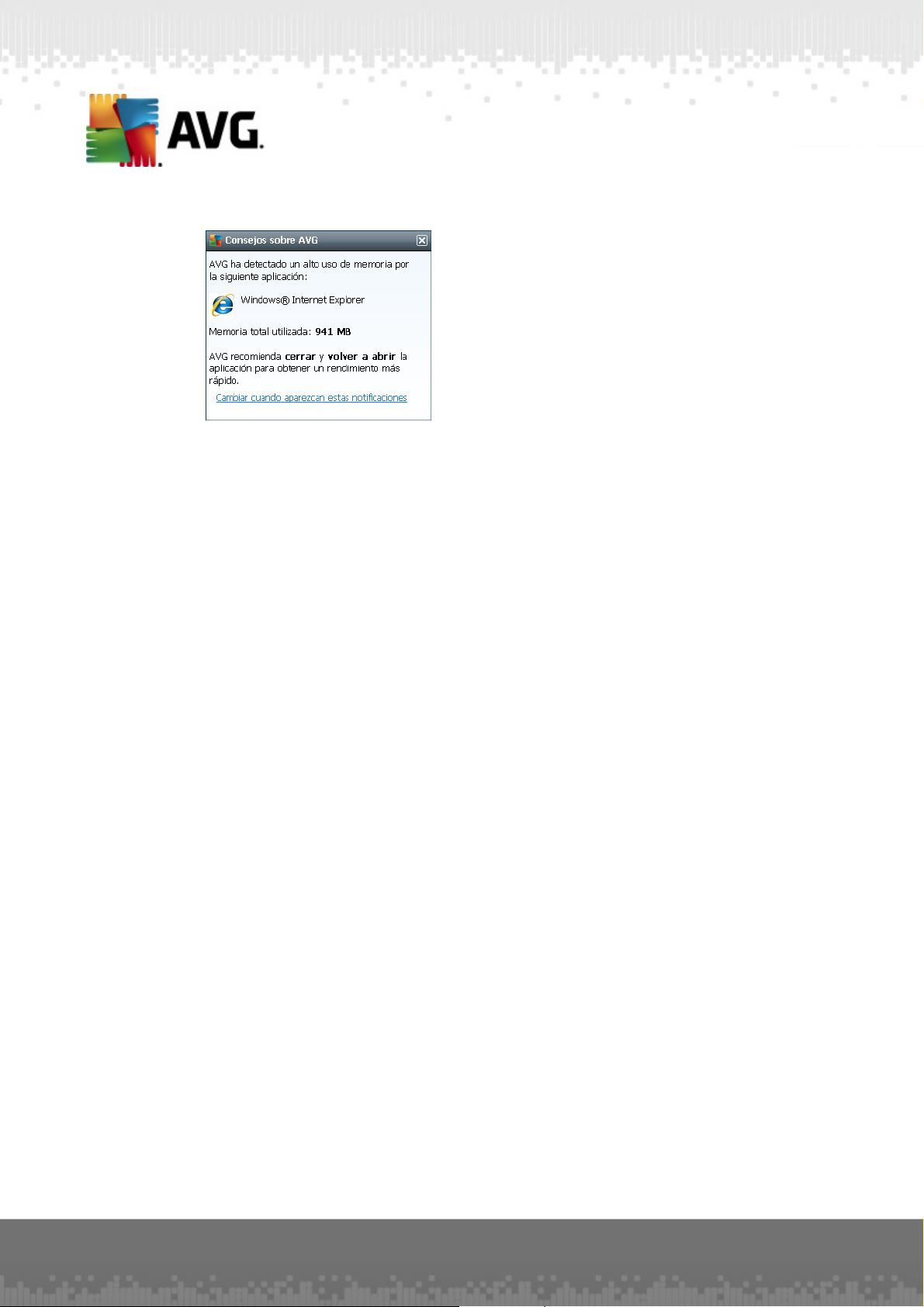

5.6. Consejos sobre AVG

AVG Advisor es una característica de rendimiento que supervisa ininterrumpidamente todos los

procesos activos del equipo en busca de posibles problemas y que, además, ofrece sugerencias

sobre cómo evitarlos. AVG Advisor se muestra en forma de elemento emergente deslizante sobre

la bandeja del sistema.

AVG Advisor puede aparecer en las siguientes situaciones:

El navegador web que utiliza se está quedando sin memoria, lo que puede ralentizar el

trabajo (AVG Advisor solo admite los navegadores Internet Explorer, Chrome, Firefox,

Opera y Safari).

Un proceso activo del equipo está consumiendo una gran cantidad de memoria y, por lo

tanto, el rendimiento del equipo es más lento.

El equipo está a punto de conectarse automáticamente a una red Wi-Fi desconocida.

En cada una de ellas, AVG Advisor advierte del problema que puede tener lugar y proporciona el

nombre e icono del proceso (o aplicación) en conflicto. AVG Advisor también sugiere los pasos

que conviene seguir para evitar el posible problema.

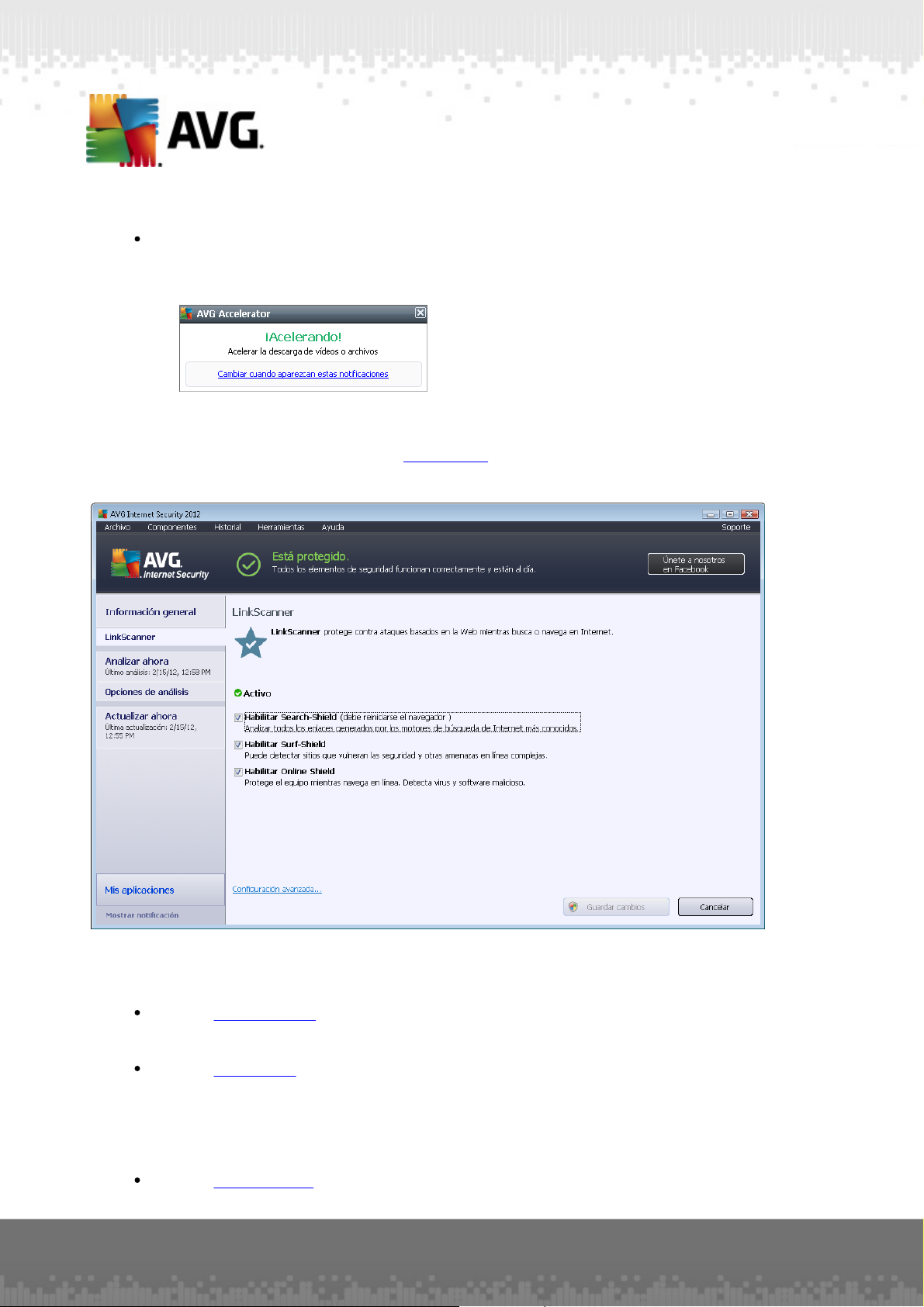

5.7. Gadget de AVG

El gadget de AVG se muestra en el escritorio de Windows (barra lateral de Windows). Esta

aplicación solamente es compatible con los sistemas operativos Windows Vista y Windows 7. El

gadget de AVG ofrece acceso inmediato a las funciones más importantes de AVG Internet Security 2012, es decir, análisis y actualización:

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 35

Page 36

Acceso rápido a análisis y actualización

Si es necesario, el gadget de AVG le permite iniciar un análisis o una actualización

inmediatamente:

Analizar ahora: haga clic en el vínculo Analizar ahora para iniciar directamente el análisis

de todo el equipo. Puede observar el curso del proceso de análisis en la interfaz de usuario

alternativa del gadget. La breve descripción estadística proporciona información sobre el

número de objetos analizados, las amenazas detectadas y las amenazas reparadas.

Durante el análisis, siempre puede poner en pausa o detener el proceso de

análisis. Para obtener datos detallados sobre los resultados del análisis, consulte el cuadro

de diálogo estándar Información general de los resultados del análisis, que puede abrirse

directamente desde el gadget a través de la opción Mostrar detalles (los resultados de los

análisis correspondientes se enumerarán en Análisis de gadgets de barra lateral).

Actualizar ahora: haga clic en el vínculo Actualizar ahora para iniciar la actualización de

AVG Internet Security 2012 directamente desde el gadget:

Acceso a redes sociales

El gadget de AVG también proporciona un vínculo rápido para conectar con las redes sociales

principales. Utilice el botón correspondiente para conectar con las comunidades de AVG en Twitter,

Facebook o LinkedIn:

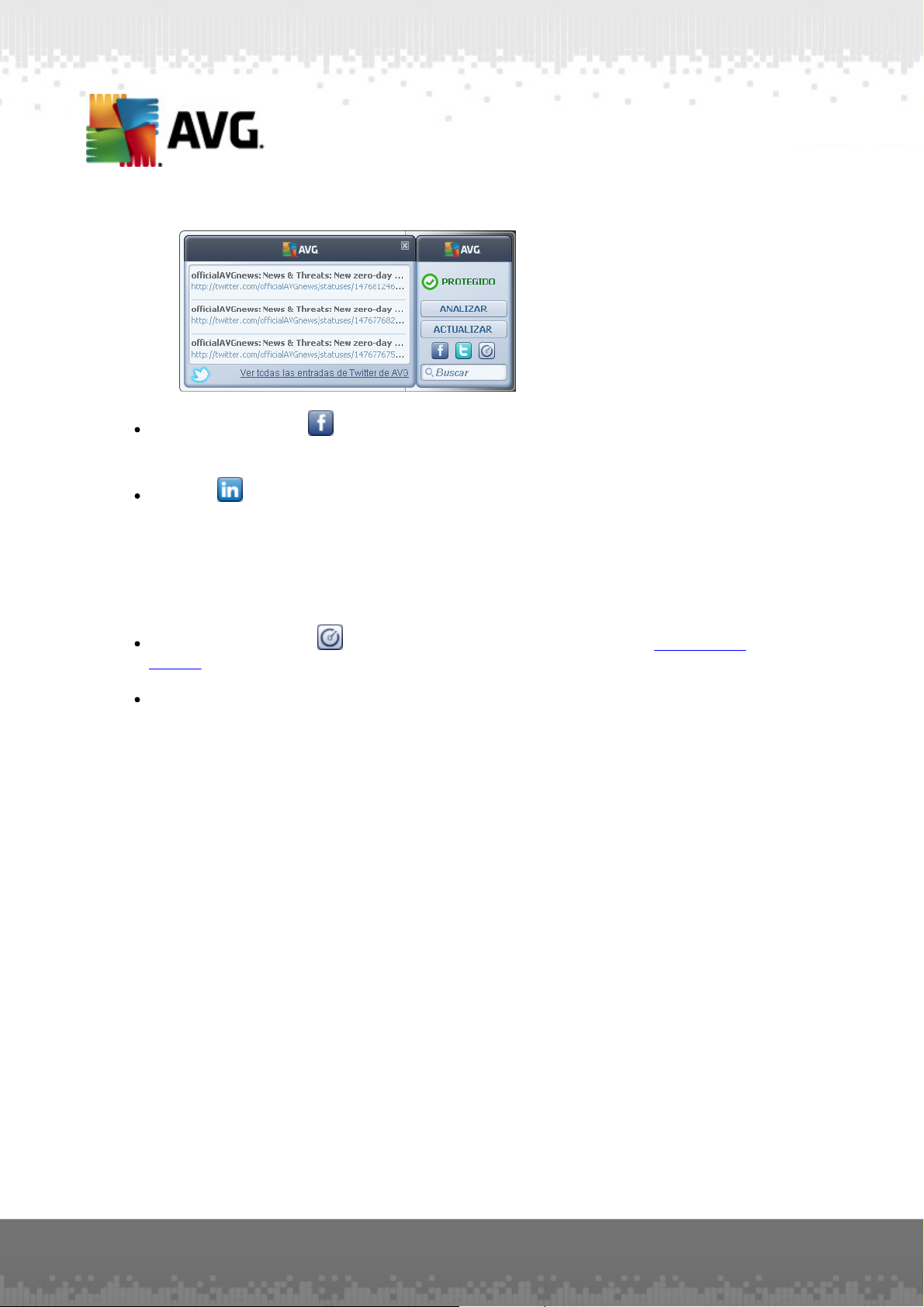

Vínculo de Twitter : abre una nueva interfaz del gadget de AVG que ofrece una vista

de los últimos comentarios de AVG publicados en Twitter. Use el vínculo Ver todas las

entradas de Twitter de AVG para abrir el navegador de Internet en una nueva ventana; se

le llevará directamente al sitio web de Twitter, concretamente a la página dedicada a las

noticias referentes a AVG:

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 36

Page 37

Vínculo de Facebook : abre el navegador de Internet en el sitio web de Facebook,

concretamente, en la página de la comunidad de AVG.

LinkedIn : esta opción solo está disponible en la instalación de red (es decir, si se ha

instalado AVG utilizando una de las licencias de las ediciones Business de AVG) y abre el

navegador de Internet con el sitio web AVG SMB Community de la red social LinkedIn.

Otras características accesibles a través del gadget

Analizador de equipos : abre la interfaz de usuario en el componente Analizador de

equipos e inicia el análisis de inmediato.

Cuadro de búsqueda: escriba una palabra clave y obtenga los resultados de la búsqueda

inmediatamente en una nueva ventana abierta en el navegador web predeterminado.

A V G Internet Security 2012 © 20 12 C opyright A V G T echnologies CZ, s .r.o. Reservados todos los derechos. 37

Page 38

6. Componentes de AVG

6.1. Anti-Virus

El componente Anti-Virus es uno de los pilares de AVG Internet Security 2012 y combina varias

de las funciones esenciales de un programa de seguridad:

Motor de análisis

Protección residente

Protección de Anti-Spyware

6.1.1. Motor de análisis

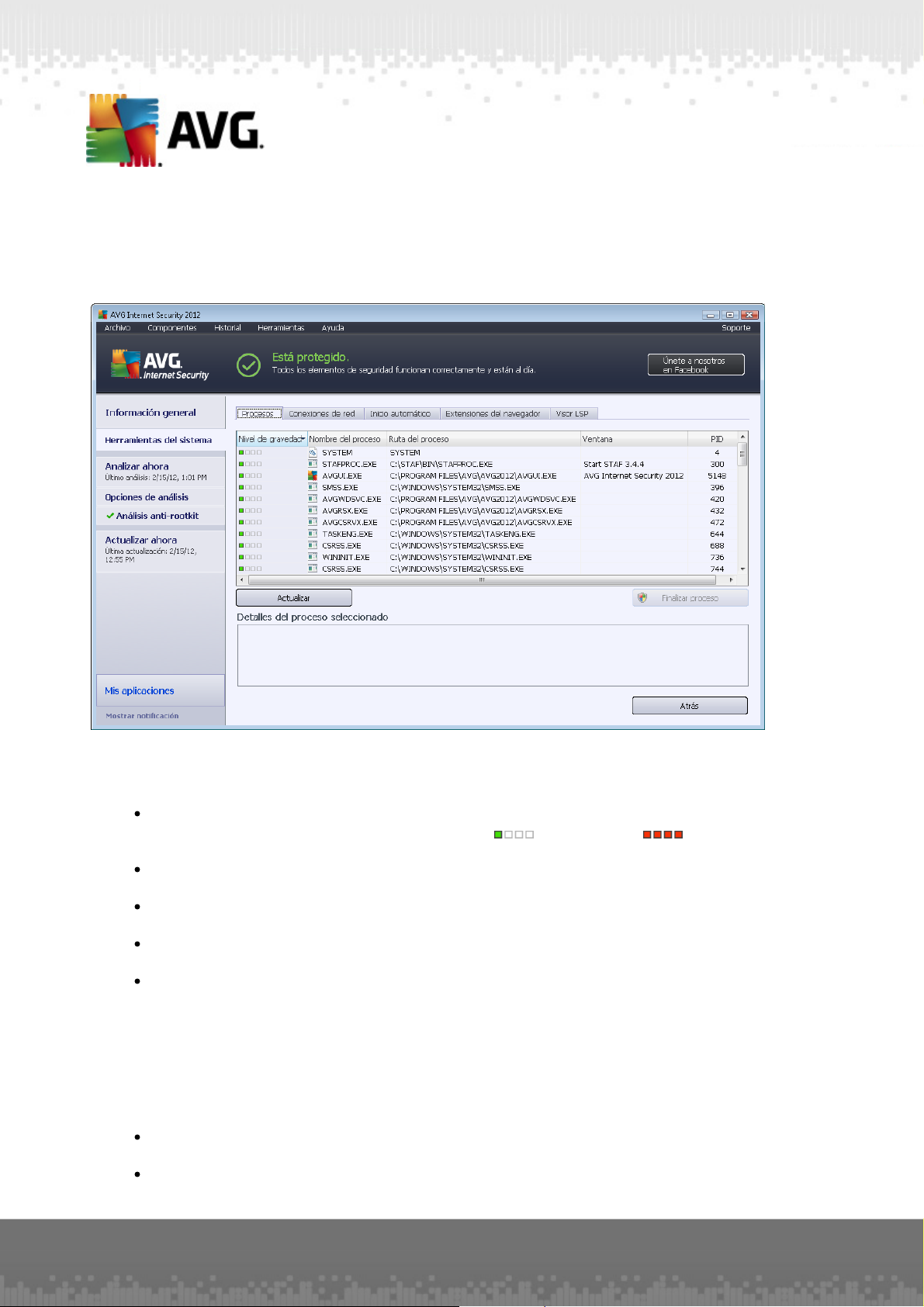

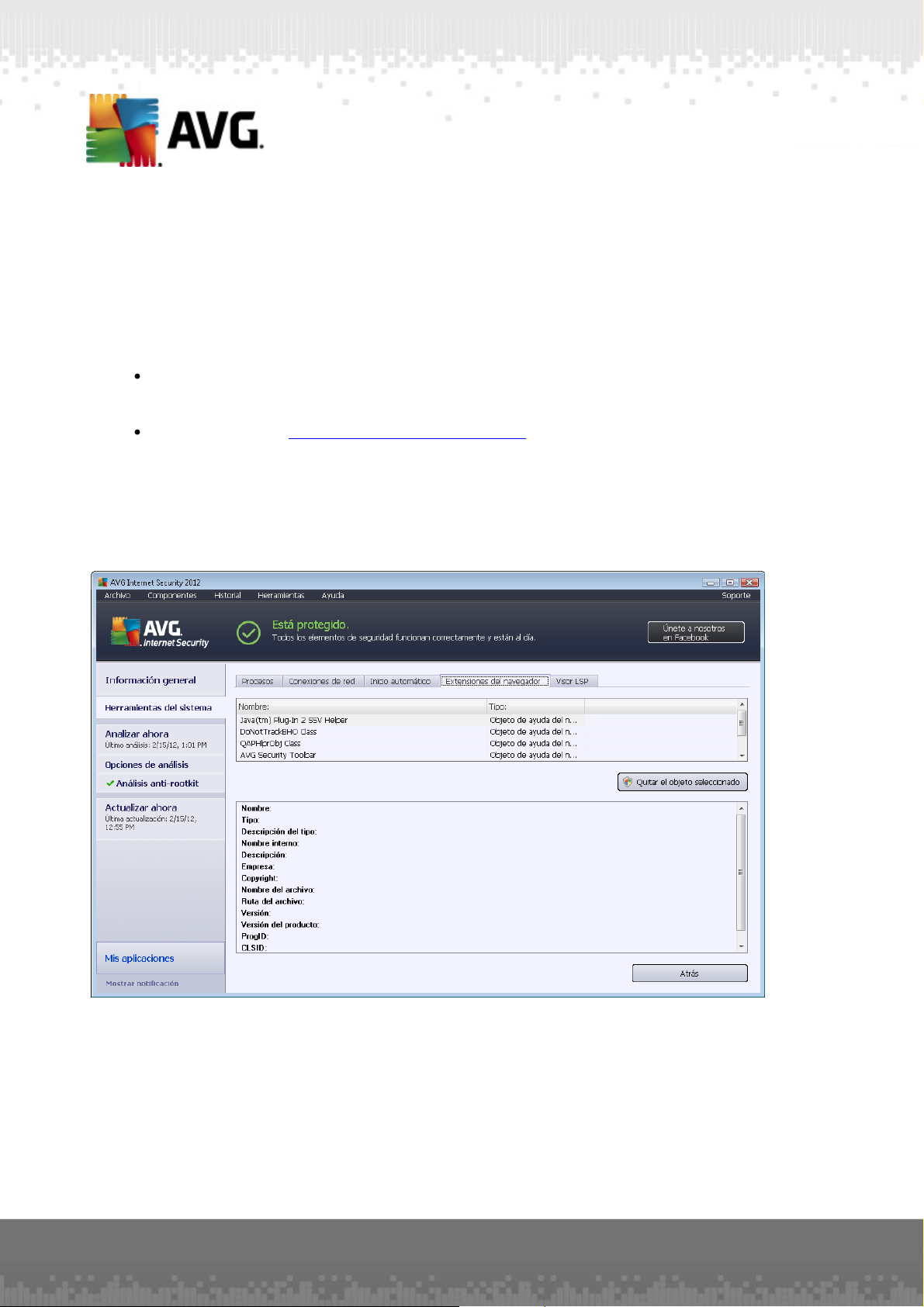

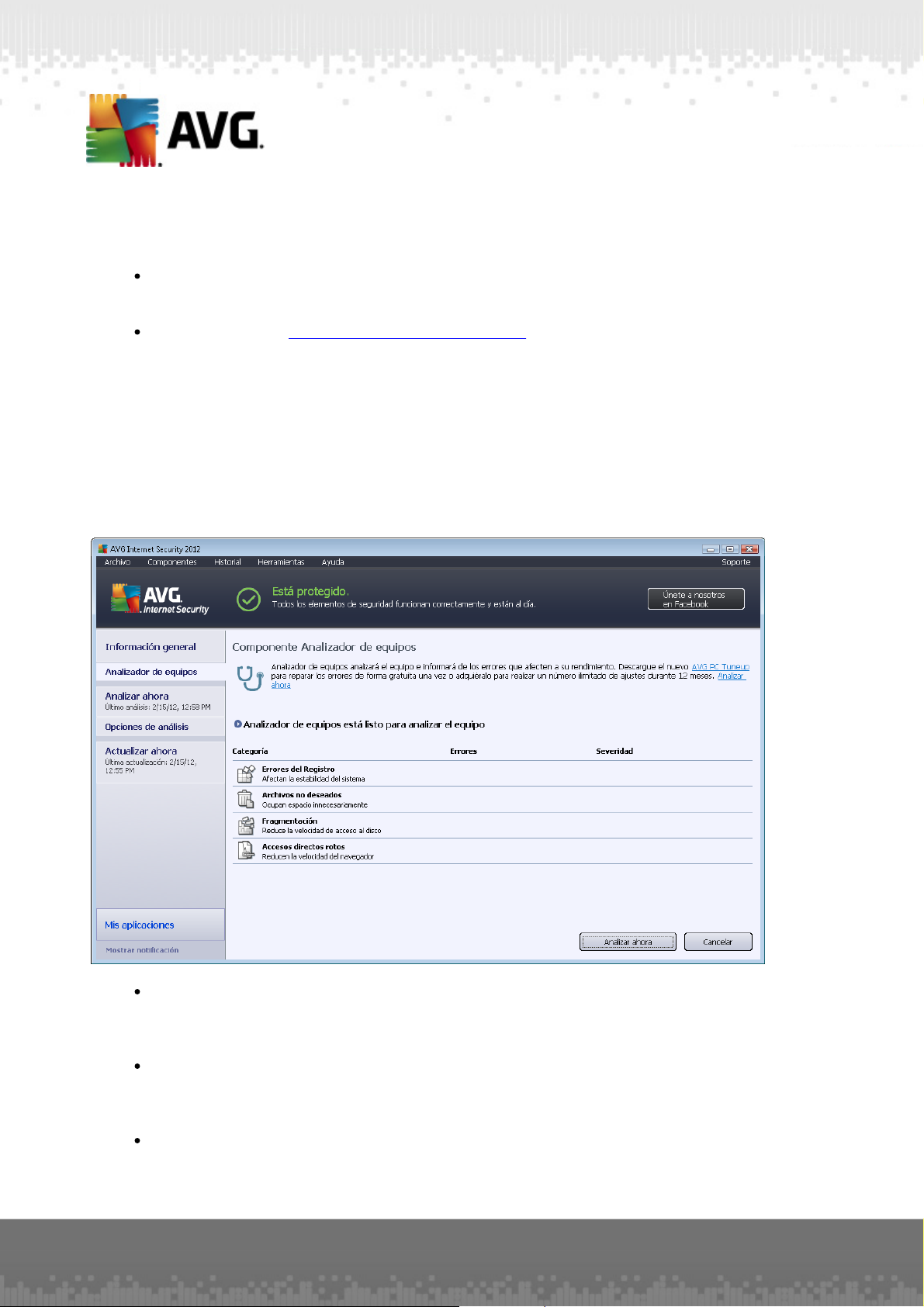

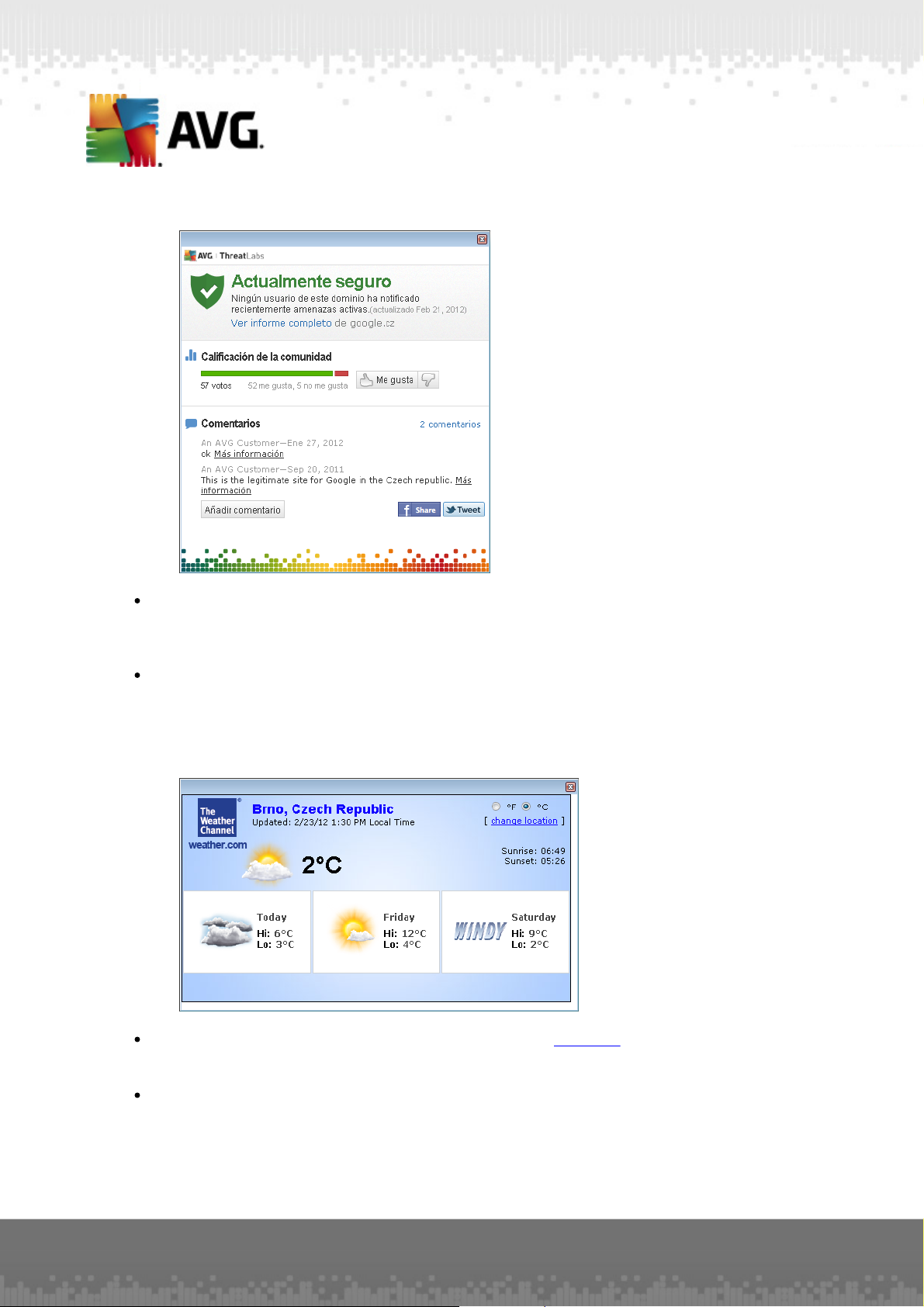

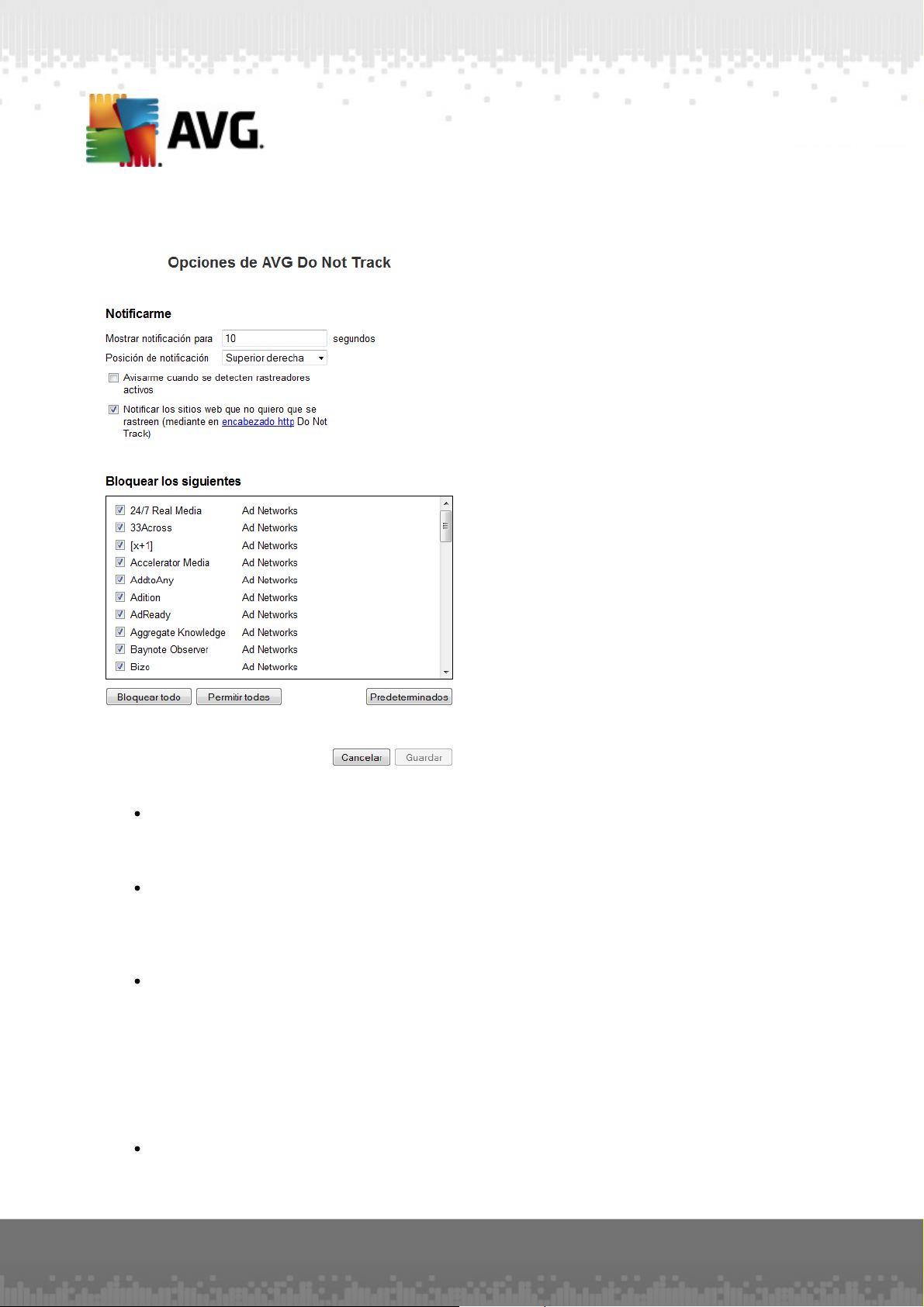

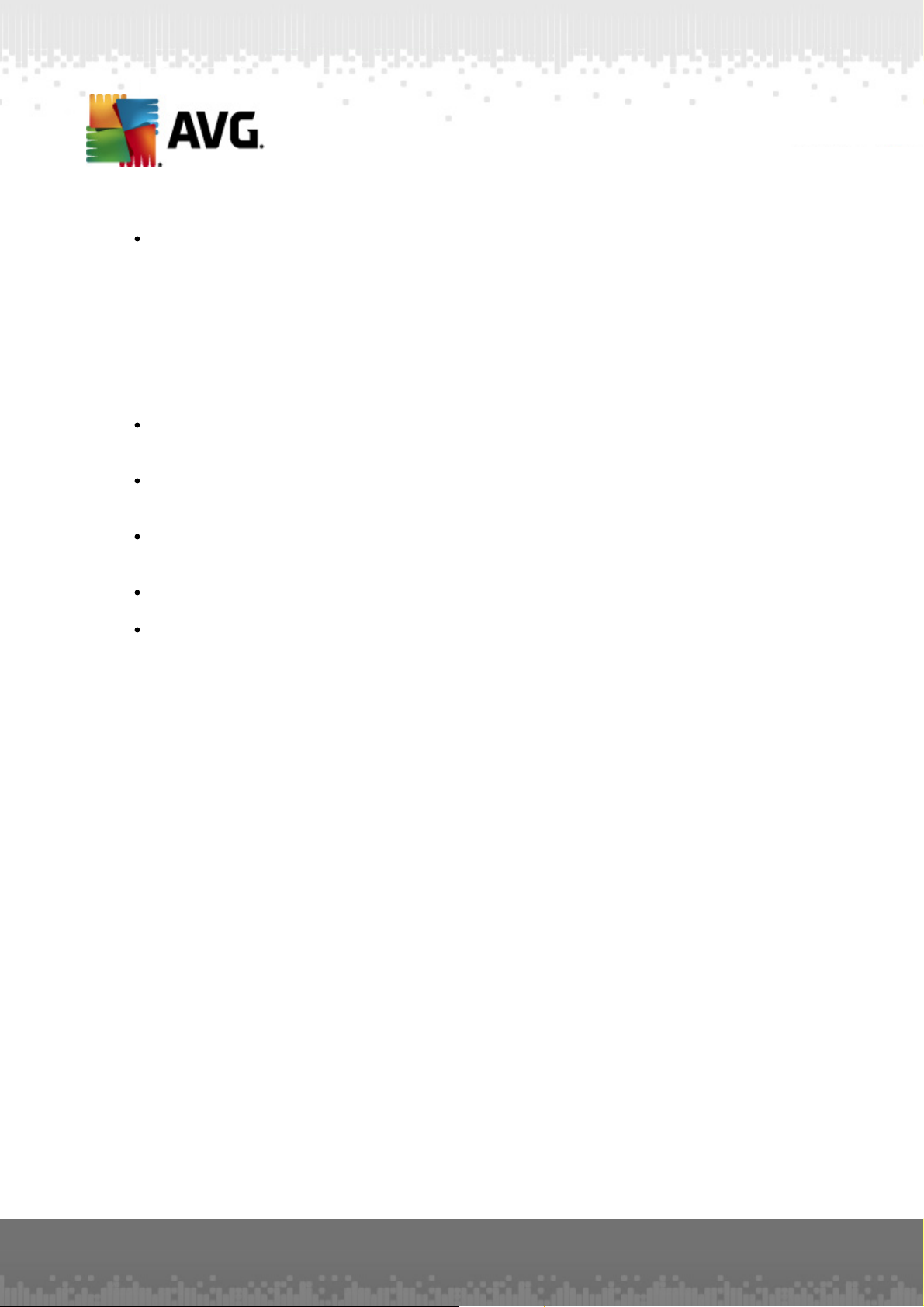

El motor de análisis que es la base del componente Anti-Virus analiza todos los archivos y la