Page 1

AVG 2011 Edition Serveur de Fichiers

Manuel de l'utilisateur

Révision du document 2011.01 (20. 9. 2010)

Copyright AVG Technologies CZ, s.r.o. Tous droits réservés.

Toutes les autres marques commerciales appartiennent à leurs détenteurs respectifs.

Ce produit utilise l'algorithme MD5 Message-Digest de RSA Data Security, Inc., C opyright (C) 1991-2, RSA

Data Security, Inc. Créé en 1991.

Ce produit utilise un code provenant de la bibliothèque C-SaC zech, Copyright (c) 1996-2001 Jaromir Dolecek

(dolecek@ics.muni.cz).

Ce produit utilise la bibliothèque de compression zlib, Copyright (c) 1995-2002 Jean-loup Gailly et Mark Adler.

Ce produit utilise la bibliothèque de compression libbzip2, Copyright (c) 1996-2002 Julian R. Seward.

A V G 201 1 Edition Serveur de Fichiers © 201 0 Copyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 1

Page 2

Table des matières

........................................................................................................................ 6

1. Introduction

........................................................................................................................ 7

2. Pré-requis à l'installation d'AVG

2.1 Systèmes d'exploitation pris en charge

2.2 Configuration matérielle minimale et recommandée

........................................................................................................................ 8

3. Options d'installation

........................................................................................................................ 9

4. Processus d'installation

4.1 Bienvenue

4.2 Activation de la licence AVG

4.3 Sélectionner le type d'installation

4.4 Options personnalisées

4.5 Progression de l'installation

4.6 Installation réussie

........................................................................................................................ 15

5. Opérations à effectuer après l'installation

5.1 Enregistrement du produit

5.2 Accès à l'interface utilisateur

5.3 Analyse complète

5.4 Configuration AVG par défaut

........................................................................................................................ 17

6. Interface utilisateur AVG

.......................................................................................................... 7

.......................................................................................................... 7

.......................................................................................................... 9

.......................................................................................................... 10

.......................................................................................................... 11

.......................................................................................................... 12

.......................................................................................................... 13

.......................................................................................................... 13

.......................................................................................................... 15

.......................................................................................................... 15

.......................................................................................................... 15

.......................................................................................................... 15

6.1 Menu système

6.1.1 Fichier

6.1.2 Composants

6.1.3 Historique

6.1.4 Outils

6.1.5 Aide

6.2 Informations sur l'état de la sécurité

6.3 Liens d'accès rapide

6.4 Présentation des composants

6.5 Composants du serveur

6.6 Statistiques

6.7 Icône de la barre d'état système

........................................................................................................................ 26

7. Composants AVG

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 2

.......................................................................................................... 18

.......................................................................................................... 18

.......................................................................................................... 18

.......................................................................................................... 18

.......................................................................................................... 18

.......................................................................................................... 18

.......................................................................................................... 20

.......................................................................................................... 22

.......................................................................................................... 22

.......................................................................................................... 23

.......................................................................................................... 24

.......................................................................................................... 24

Page 3

7.1 Anti-Virus

7.1.1 Principes de l'Anti-Virus

7.1.2 Interface de l'Anti-Virus

7.2 Anti-Spyware

7.2.1 Principes de l'Anti-Spyware

7.2.2 Interface de l'Anti-Spyware

7.3 Bouclier résident

7.3.1 Principes du Bouclier résident

7.3.2 Interface du Bouclier résident

7.3.3 Détection du Bouclier résident

7.4 Mise à jour

7.4.1 Principes du composant Mise à jour

7.4.2 Interface du composant Mise à jour

7.5 Licence

7.6 Administration à distance

7.7 Anti-Rootkit

7.7.1 Principes de l'Anti-Rootkit

7.7.2 Interface de l'Anti-Rootkit

.......................................................................................................... 26

.......................................................................................................... 26

.......................................................................................................... 26

.......................................................................................................... 27

.......................................................................................................... 27

.......................................................................................................... 27

.......................................................................................................... 29

.......................................................................................................... 29

.......................................................................................................... 29

.......................................................................................................... 29

.......................................................................................................... 34

.......................................................................................................... 34

.......................................................................................................... 34

.......................................................................................................... 36

.......................................................................................................... 37

.......................................................................................................... 38

.......................................................................................................... 38

.......................................................................................................... 38

........................................................................................................................ 41

8. Gestionnaire des paramètres AVG

........................................................................................................................ 44

9. Composants du serveur AVG

9.1 Scanner de documents pour MS SharePoint

9.1.1 Principes du Scanner de documents

9.1.2 Interface de Scanner de documents

........................................................................................................................ 46

10. AVG pour SharePoint Portal Server

10.1 Maintenance du programme

10.2 Configuration d'AVG pour SPPS - Sharepoint 2007

10.3 Configuration d'AVG pour SPPS - Sharepoint 2003

........................................................................................................................ 50

11. Paramètres avancés d'AVG

11.1 Affichage

11.2 Sons

11.3 Ignorer les erreurs

11.4 Quarantaine

11.5 Exceptions PUP

11.6 Analyses

11.6.1 Analyse complète

.......................................................................................................... 44

.......................................................................................................... 44

.......................................................................................................... 44

.......................................................................................................... 46

.......................................................................................................... 46

.......................................................................................................... 48

.......................................................................................................... 50

.......................................................................................................... 52

.......................................................................................................... 53

.......................................................................................................... 54

.......................................................................................................... 55

.......................................................................................................... 56

.......................................................................................................... 56

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 3

Page 4

11.6.2 Analyse contextuelle

11.6.3 Analyse zones sélectionnées

11.6.4 Analyse du dispositif amovible

11.7 Programmations

11.7.1 Analyse programmée

11.7.2 Programmation de la mise à jour de la base de données virale

11.7.3 Programmation de la mise à jour du programme

11.8 Bouclier résident

11.8.1 Paramètres avancés

11.8.2 Eléments exclus

11.9 Serveur de cache

11.10 Anti-rootkit

11.11 Mise à jour

11.11.1 Proxy

11.11.2 Numérotation

11.11.3 URL

11.11.4 Gestion

11.12 Administration à distance

11.13 Composants du serveur

11.13.1 Scanner de documents pour MS SharePoint

11.13.2 Actions de détection

11.14 Désactiver provisoirement la protection AVG

11.15 Programme d'amélioration des produits

.......................................................................................................... 56

.......................................................................................................... 56

.......................................................................................................... 56

.......................................................................................................... 62

.......................................................................................................... 62

.......................................................................................................... 62

.......................................................................................................... 62

.......................................................................................................... 72

.......................................................................................................... 72

.......................................................................................................... 72

.......................................................................................................... 76

.......................................................................................................... 77

.......................................................................................................... 78

.......................................................................................................... 78

.......................................................................................................... 78

.......................................................................................................... 78

.......................................................................................................... 78

.......................................................................................................... 85

.......................................................................................................... 86

.......................................................................................................... 86

.......................................................................................................... 86

.......................................................................................................... 89

.......................................................................................................... 90

........................................................................................................................ 92

12. Analyse AVG

12.1 Interface d'analyse

12.2 Analyses prédéfinies

12.2.1 Analyse complète

12.2.2 Analyse zones sélectionnées

12.2.3 Analyse Anti-Rootkit

12.3 Analyse contextuelle

12.4 Analyse depuis la ligne de commande

12.4.1 Paramètres d'analyse CMD

12.5 Programmation de l'analyse

12.5.1 Paramètres de la programmation

12.5.2 Comment faire l'analyse

12.5.3 Objets à analyser

12.6 Résultats d'analyse

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 4

.......................................................................................................... 92

.......................................................................................................... 93

.......................................................................................................... 93

.......................................................................................................... 93

.......................................................................................................... 93

.......................................................................................................... 103

.......................................................................................................... 104

.......................................................................................................... 104

.......................................................................................................... 106

.......................................................................................................... 106

.......................................................................................................... 106

.......................................................................................................... 106

.......................................................................................................... 115

Page 5

12.7 Détails des résultats d'analyse

12.8 Quarantaine

........................................................................................................................ 127

13. Mises à jour d'AVG

.......................................................................................................... 117

.......................................................................................................... 117

12.7.1 Onglet Résultats d'analyse

.......................................................................................................... 117

12.7.2 Onglet Infections

.......................................................................................................... 117

12.7.3 Onglet Spywares

.......................................................................................................... 117

12.7.4 Onglet Avertissements

.......................................................................................................... 117

12.7.5 Onglet Rootkits

.......................................................................................................... 117

12.7.6 Onglet Informations

.......................................................................................................... 125

13.1 Niveaux de mise à jour

13.2 Types de mises à jour

13.3 Processus de mise à jour

........................................................................................................................ 129

14. Journal des évènements

........................................................................................................................ 131

15. FAQ et assistance technique

.......................................................................................................... 127

.......................................................................................................... 127

.......................................................................................................... 127

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 5

Page 6

1. Introduction

Ce manuel de l'utilisateur constitue la documentation complète du produit AVG 2011

Edition Serveur de Fichiers.

Nous vous remercions d'avoir choisi le programme AVG 2011 Edition Serveur de

Fichiers.

AVG 2011 Edition Serveur de Fichiers·figure parmi les produits AVG primés et a été

conçu pour assurer la sécurité de votre ordinateur et vous permettre de travailler en

toute sérénité. Comme toute la gamme des produits AVG, la solution AVG 2011

Edition Serveur de Fichiers· a été entièrement repensée, afin de proposer une

protection AVG reconnue et certifiée sous une présentation nouvelle, plus conviviale et

plus efficace. Votre tout nouveau produit AVG 2011 Edition Serveur de Fichiers·

bénéficie d'une interface transparente associée à une analyse encore plus approfondie

et plus rapide. Davantage de fonctions de sécurité ont été automatisées pour plus de

commodité et des options utilisateur « intelligentes » supplémentaires ont été incluses

de manière à adapter les fonctions de sécurité à vos activités quotidiennes. La

convivialité n'a fait aucun compromis à la sécurité !

AVG a été conçu et développé pour protéger vos activités en local et en réseau. Nous

espérons que vous profiterez pleinement de la protection du programme AVG et qu'elle

vous donnera entière satisfaction.

Une offre intégrale

Une protection pertinente par rapport à la manière dont vous utilisez votre

ordinateur et l'Internet. Achats et opérations bancaires en ligne, navigation et

recherches sur Internet, discussions en ligne et communications par e-mail,

téléchargements de fichiers et utilisation des réseaux sociaux : AVG a la

solution de sécurité qui correspond à vos besoins.

Une protection discrète qui a relevé le défi de la sécurité pour plus de

110 millions d'utilisateurs de par le monde et dont le niveau d'excellence est

sans cesse maintenu par un réseau international de chercheurs expérimentés.

Une protection s'appuyant sur une assistance technique spécialisée disponible

24h sur 24

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 6

Page 7

2. Pré-requis à l'installation d'AVG

2.1. Systèmes d'exploitation pris en charge

AVG 2011 Edition Serveur de Fichiers sert à protéger les stations de travail/

serveurs fonctionnant avec les systèmes d'exploitation suivants :

Windows 2003 Server et Windows 2003 Server x64 Edition

Windows 2008 Server et Windows 2008 Server x64 Edition

(et éventuellement les service packs de versions ultérieures pour certains systèmes

d'exploitation)

2.2. Configuration matérielle minimale et recommandée

Configuration matérielle minimale pour AVG 2011 Edition Serveur de Fichiers :

Processeur Intel Pentium 1,5 GHz

512 Mo libres de RAM

470 Mo d'espace disque dur (pour l'installation)

Configuration matérielle recommandée pour AVG 2011 Edition Serveur de Fichiers :

Processeur Intel Pentium 1,8 GHz

512 Mo libres de RAM

600 Mo d'espace disque dur (pour l'installation)

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 7

Page 8

3. Options d'installation

AVG peut être installé à partir du fichier d'installation disponible sur le CD-ROM

d'installation. Vous pouvez également télécharger la dernière version du fichier

d'installation sur le site Web d'AVG (http://www.avg.com).

Avant de procéder à l'installation du programme AVG, nous vous

recommandons vivement de consulter le site Web d'AVG (http://www.avg.com

) pour vous assurer de posséder le dernier fichier d'installation en date

d'AVG 2011 Edition Serveur de Fichiers.

Vous serez invité à saisir votre numéro d'achat/licence au cours du processus

d'installation. Vous devez être en possession de ce numéro avant de commencer

l'installation. Le numéro d'achat figure sur le coffret du CD-ROM. Si vous achetez une

copie d'AVG en ligne, le numéro de licence vous sera envoyé par mail.

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 8

Page 9

4. Processus d'installation

Pour installer AVG 2011 Edition Serveur de Fichiers sur l'ordinateur, vous devez

posséder le fichier d'installation le plus récent. Vous pouvez utiliser le fichier

d'installation figurant sur le CD et fourni avec votre édition, mais il est fort probable

qu'il soit déjà périmé. En conséquence, nous vous recommandons de bien vouloir

télécharger de dernier fichier d'installation, depuis Internet. Vous pouvez télécharger le

fichier à partir du site Web d'AVG (http://www.avg.com), section Centre de

support / Téléchargement.

L'installation consiste à réaliser une série de tâches décrites à l'intérieur de boîtes de

dialogue. Vous trouverez dans ce document une explication de chaque boîte de

dialogue :

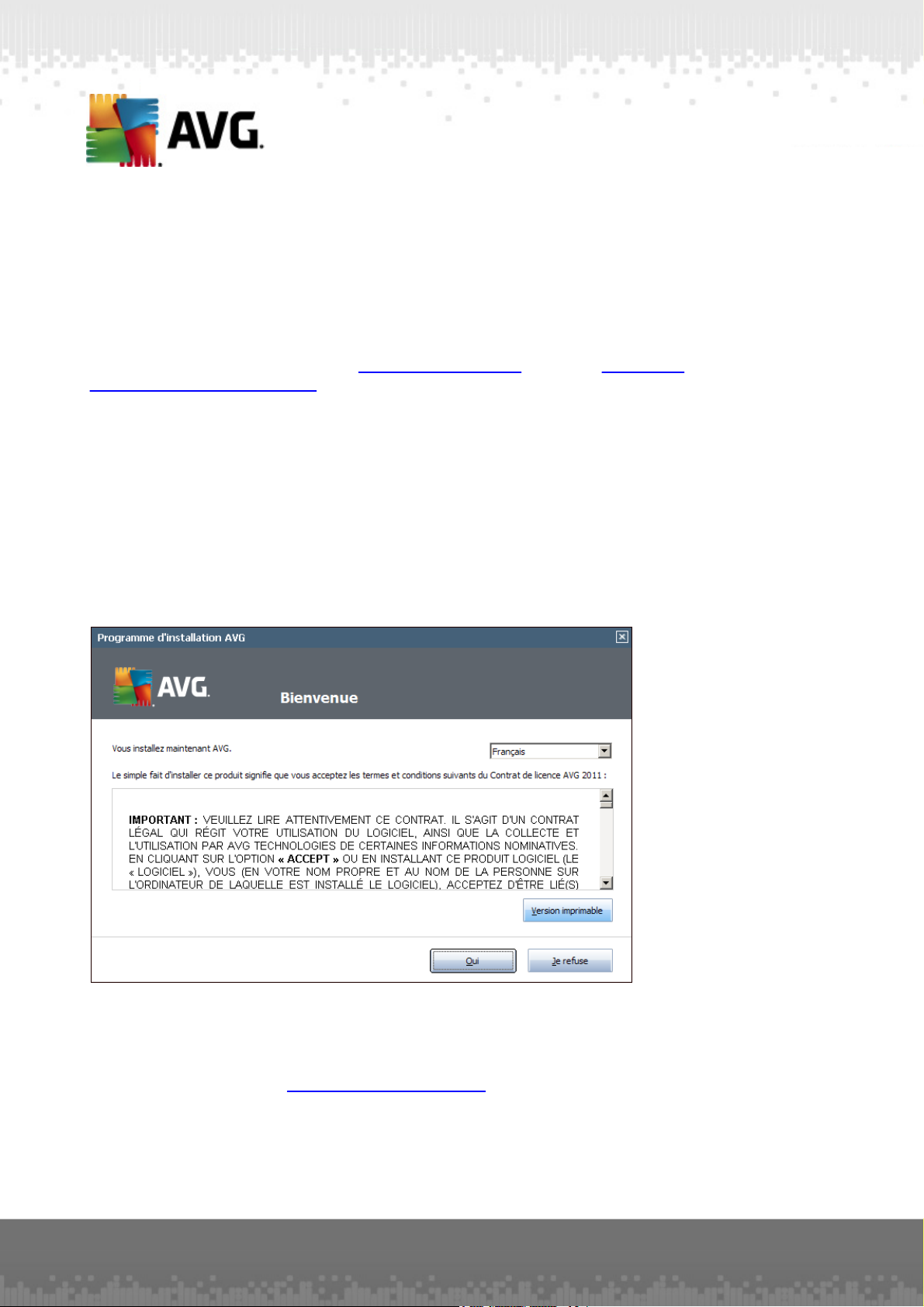

4.1. Bienvenue

Le processus d'installation démarre dans la fenêtre Bienvenue. Dans cet écran, vous indiquez la langue utilisée par le processus d'installation, et la langue par défaut de l'interface utilisateur AVG. Dans la section supérieure de la fenêtre, recherchez le menu déroulant contenant la liste des langues proposées :

Attention : vous choisissez ici la langue qui sera utilisée pour l'installation. La langue

que vous avez choisi sera installée comme langue par défaut pour l'interface AVG, de

même que l'anglais qui est installé systématiquement. Si vous voulez installer d'autres

langues pour l'interface utilisateur, indiquez-les dans la boîte de dialogue du

programme d'installation Options personnalisées.

Par ailleurs, cette boîte de dialogue contient l'intégralité du texte de l'accord de

licence AVG. Merci de le lire attentivement. Pour indiquer que vous avez lu, compris et

accepté l'accord, cliquez sur le bouton Oui. Si vous n'acceptez pas les termes de la

licence, cliquez sur le bouton Je refuse ; le processus d'installation prendra fin

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 9

Page 10

immédiatement.

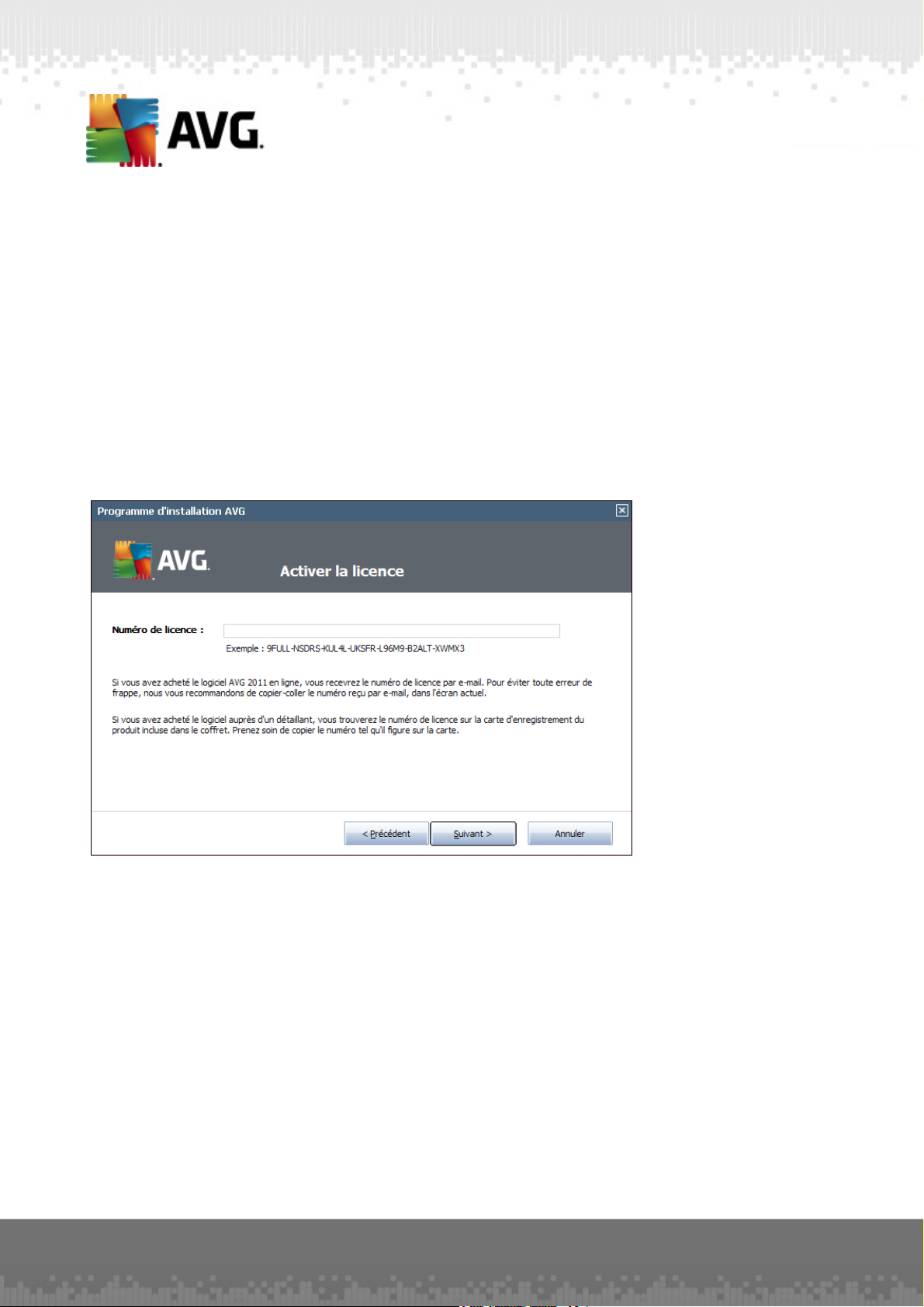

4.2. Activation de la licence AVG

Dans la boîte de dialogue visant à activer votre licence AVG, indiquez votre numéro

de licence dans le champ prévu à cet effet.

Le numéro d'achat se trouve dans le coffret du CD-ROM contenant le programme

AVG 2011 Edition Serveur de Fichiers . Le numéro de licence figure dans l'e-mail de

confirmation que vous avez reçu après avoir acheté le produit par Internet. Vous

devez saisir le numéro tel qu'il apparaît. Si le numéro de licence est disponible au

format électronique (par exemple, dans un mail), il est recommandé de l'insérer à l'aide

de la méthode copier-coller.

Cliquez sur le bouton Suivant pour continuer le processus d'installation.

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 10

Page 11

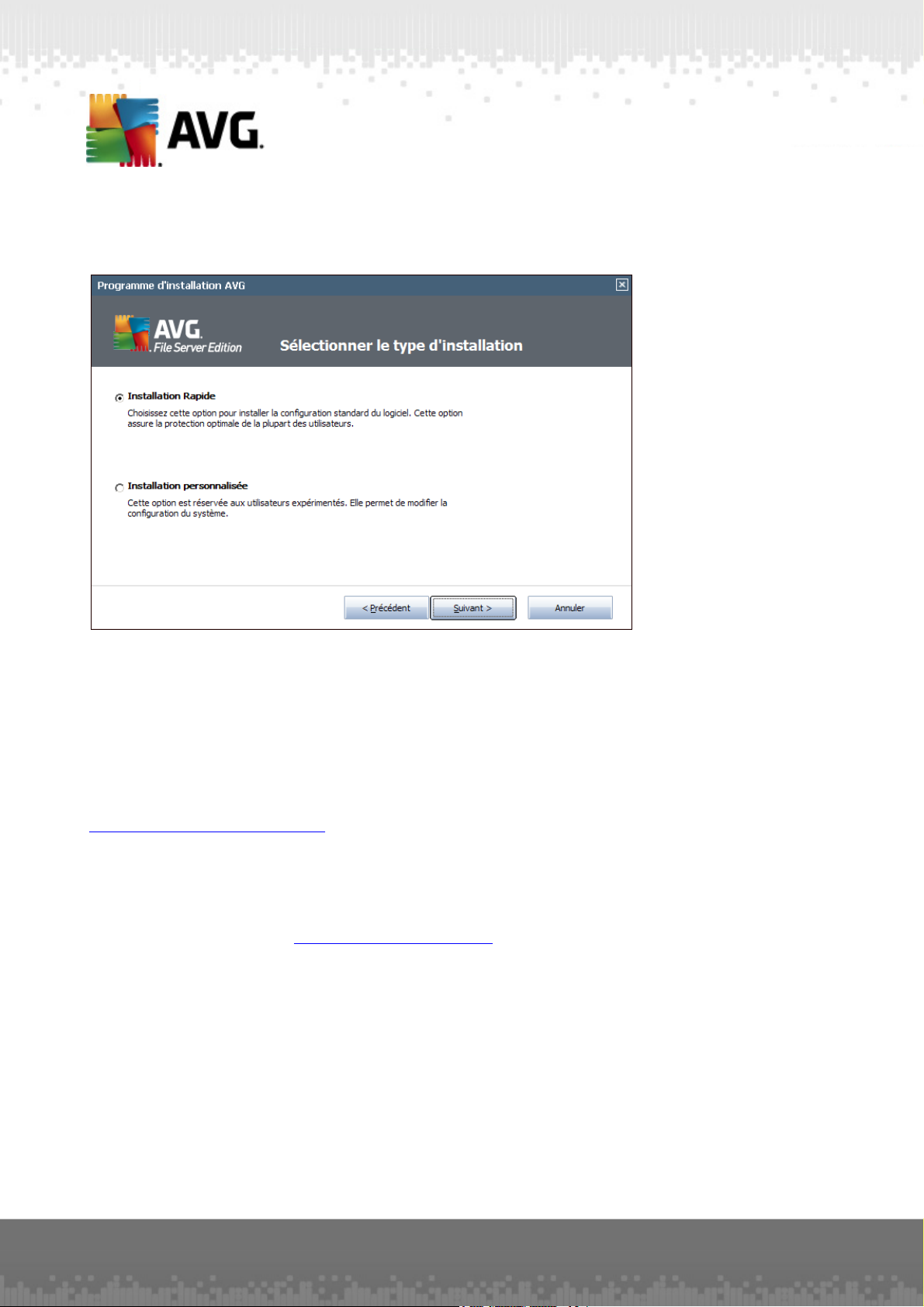

4.3. Sélectionner le type d'installation

La boîte de dialogue Sélectionner le type d'installation propose deux modes

d'installation : Installation rapide et Installation personnalisée.

Dans la majorité des cas, il est recommandé d'opter pour l'installation rapide, qui

installe automatiquement le programme AVG selon les paramètres prédéfinis par

l'éditeur du logiciel. Cette configuration allie un maximum de sécurité et une utilisation

optimale des ressources. Si besoin est, vous avez toujours la possibilité de modifier

directement la configuration dans l'application AVG. Si vous avez sélectionné l'option

Installation rapide, cliquez sur le bouton Suivant pour passer à la boîte de dialogue

Progression de l'installation suivante.

L'installation personnalisée est exclusivement réservée aux utilisateurs expérimentés

qui ont une raison valable d'installer AVG selon des paramètres non standard. Par

exemple, cela leur permet d'adapter le programme à une configuration système

spécifique. Après la sélection de cette option, cliquez sur le bouton Suivant pour

ouvrir la boîte de dialogue Options personnalisées.

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 11

Page 12

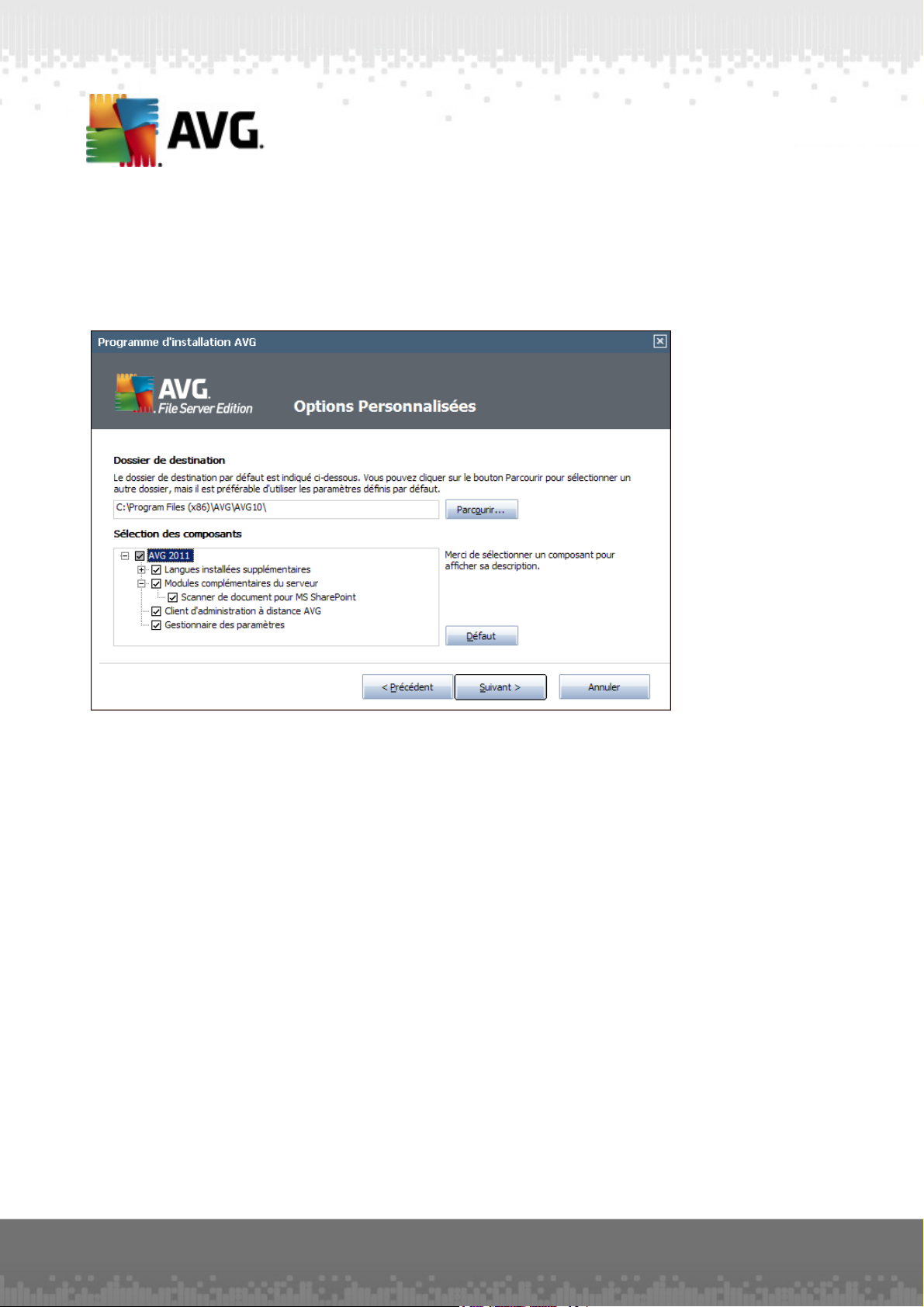

4.4. Options personnalisées

La boîte de dialogue Options personnalisées permet de configurer deux paramètres

de l'installation :

Dossier de destination

Dans la section Dossier de destination de la boîte de dialogue, vous devez indiquer

l'emplacement dans lequel AVG 2011 Edition Serveur de Fichiers doit être installé.

Par défaut, AVG est installé dans le dossier contenant les fichiers de programme sur le

lecteur C:. Si un tel dossier n'existe pas, vous serez invité à confirmer, dans une

nouvelle boîte de dialogue, que vous acceptez qu'AVG le crée avant l'installation. Si

vous optez pour un autre emplacement, cliquez sur le bouton Parcourir pour consulter

l'arborescence du lecteur, puis sélectionnez le dossier souhaité.

Sélection des composants

La section Sélection des composants présente tous les composants AVG 2011

Edition Serveur de Fichiers pouvant être installés. Si les paramètres par défaut ne

vous satisfont pas, vous pouvez supprimer ou ajouter des composants spécifiques.

Notez que vous pouvez seulement choisir des composants inclus dans l'édition

AVG dont vous avez acquis les droits.

Mettez en surbrillance un élément de la liste Sélection des composants : une brève

description du composant correspondant s'affiche à droite de la section.

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 12

Page 13

Sélection de la langue

Dans la liste des composants à installer, vous pouvez définir la/les langue(s) dans

la/lesquelles AVG doit être installé. Cochez la case Langues supplémentaires

installées, puis sélectionnez les langues désirées dans le menu correspondant.

Modules complémentaires serveur - Scanner de documents pour MS

SharePoint

Ce composant permet d'analyser les documents stockés dans MS SharePoint et

de se prémunir contre les menaces possibles. Il est au cœur de la fonctionnalité

du programme AVG 2011 Edition Serveur de Fichiers, c'est pourquoi nous vous

recommandons de l'installer.

Client AVG Remote Admin

Si vous envisagez de connecter votre ordinateur au composant Administration à

distance AVG, cochez également cet élément afin de l'installer.

Gestionnaire des paramètres

Le Gestionnaire de paramètres AVG est une application légère qui permet de

configurer rapidement et simplement les installations locales d'AVG (même celles

qui ne sont pas exécutées par l'administration à distance). Elle utilise les fichiers

de configuration (au format .pck) qui sont faciles à créer au moyen du

Gestionnaire de paramètres AVG sur chaque ordinateur doté de l'application AVG.

Vous pouvez ensuite copier ces fichiers sur chaque dispositif amovible et les

utiliser sur chaque ordinateur. Naturellement, le principe est le même pour le

Gestionnaire de paramètres AVG. Pour plus d'informations sur cette application,

cliquez ici.

Cliquez sur le bouton Suivant pour passer à l'écran suivant.

4.5. Progression de l'installation

La boîte de dialogue Progression de l'installation affiche l'avancement de

l'installation et ne requiert aucune intervention de votre part :

Lorsque le processus d'installation est terminé, la base de données virale et le

programme sont automatiquement mis à jour. Par la suite, vous êtes redirigé vers la

boîte de dialogue suivante.

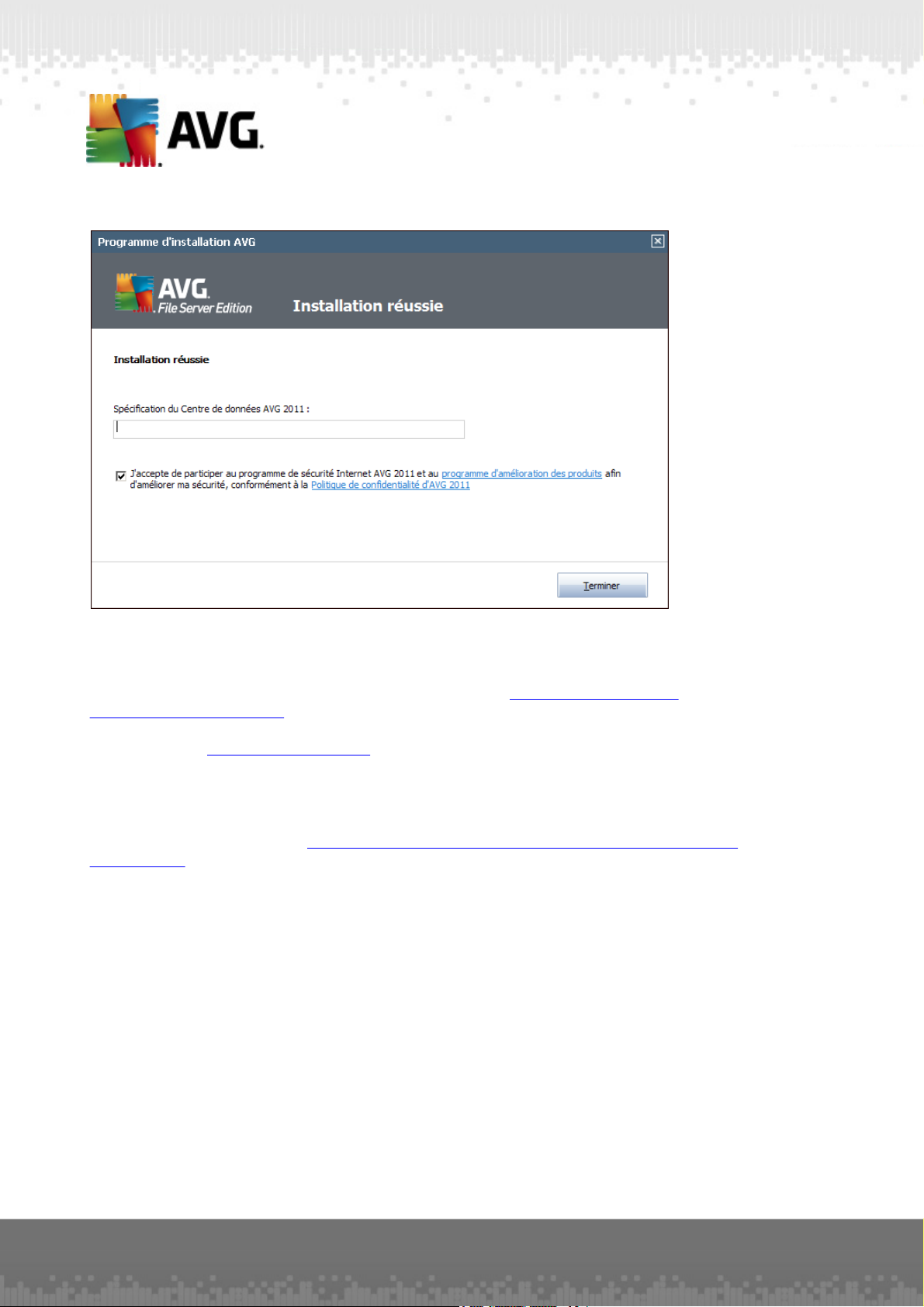

4.6. Installation réussie

La boîte de dialogue Installation réussie confirme que le programme AVG 2011 Edition Serveur de Fichiers est bien installé et configuré.

Si vous avez choisi d'installer le client AVG Remote Admin Client (voir Options

personnalisées), la boîte de dialogue qui s'affiche se présente comme suit :

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 13

Page 14

Vous devez spécifier les paramètres du Centre de données AVG; indiquez la chaîne de

connexion au Centre de données AVG sous la forme serveur:port. Si vous ne disposez

pas de cette information pour l'instant, laissez ce champ vide ; vous pourrez définir la

configuration ultérieurement dans la boîte de dialogue Paramètres avancés /

Administration à distance. Pour plus d'informations sur l'administration à distance AVG,

consultez le manuel de l'utilisateur des éditions professionnelles d'AVG disponible sur le

site Web AVG (http://www.avg.com).

J'accepte de participer au programme de sécurité Internet AVG 2011 et au

programme d'amélioration des produits... - cochez cette case si vous désirez

apporter votre aide dans le cadre du programme d'amélioration des produits (pour en

savoir plus, voir le chapitre Paramètres avancés d'AVG / Programme d'amélioration

des produits) qui collecte des informations anonymes sur les menaces détectées de

manière à accroître le niveau général de la sécurité sur Internet.

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 14

Page 15

5. Opérations à effectuer après l'installation

5.1. Enregistrement du produit

Après l'installation d'AVG 2011 Edition Serveur de Fichiers, enregistrez votre produit

en ligne sur le site Web d'AVG (http://www.avg.com), page Enregistrement (suivez

les instructions indiquées sur cette page). Après l'enregistrement, vous bénéficierez de

tous les avantages associés à votre compte utilisateur AVG et aurez accès à la lettre

d'informations d'AVG ainsi qu'aux autres services réservés exclusivement aux

utilisateurs enregistrés.

5.2. Accès à l'interface utilisateur

L'interface utilisateur d'AVG est accessible de plusieurs façons :

double-cliquez sur l' icône de la barre d'état système AVG

double-cliquez sur l'icône AVG située sur le Bureau

à partir du menu Démarrer/ Programmes/AVG 2011/Interface utilisateur

AVG

5.3. Analyse complète

Le risque de contamination de l'ordinateur par un virus avant l'installation d'AVG 2011

Edition Serveur de Fichiers ne doit pas être écarté. C'est pour cette raison qu'il est

recommandé d'exécuter une analyse complète afin de s'assurer qu'aucune infection ne s'est déclarée dans votre ordinateur.

Pour obtenir des instructions sur l'exécution d'une analyse complète, reportez-vous

au chapitre Analyse AVG.

5.4. Configuration AVG par défaut

La configuration par défaut (c'est-à-dire la manière dont l'application est paramétrée

à l'issue de l'installation) d'AVG 2011 Edition Serveur de Fichiers est définie par

l'éditeur du logiciel de sorte que les composants et les fonctions délivrent leurs

performances optimales.

Aussi est-il recommandé de ne pas modifier la configuration AVG sans motif

valable. Tout changement de ces paramètres doit être réalisé par un utilisateur

expérimenté.

Il est possible d'apporter certaines corrections mineures aux paramètres des

composants AVG, directement dans l'interface utilisateur du composant concerné. Si

vous voulez modifier la configuration AVG pour mieux l'adapter à vos besoins, accédez

aux paramètres avancés d'AVG : cliquez sur le menu Outils/Paramètres avancés

et modifiez la configuration AVG dans la boîte de dialogue Paramètres avancés

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 15

Page 16

d'AVG qui s'affiche.

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 16

Page 17

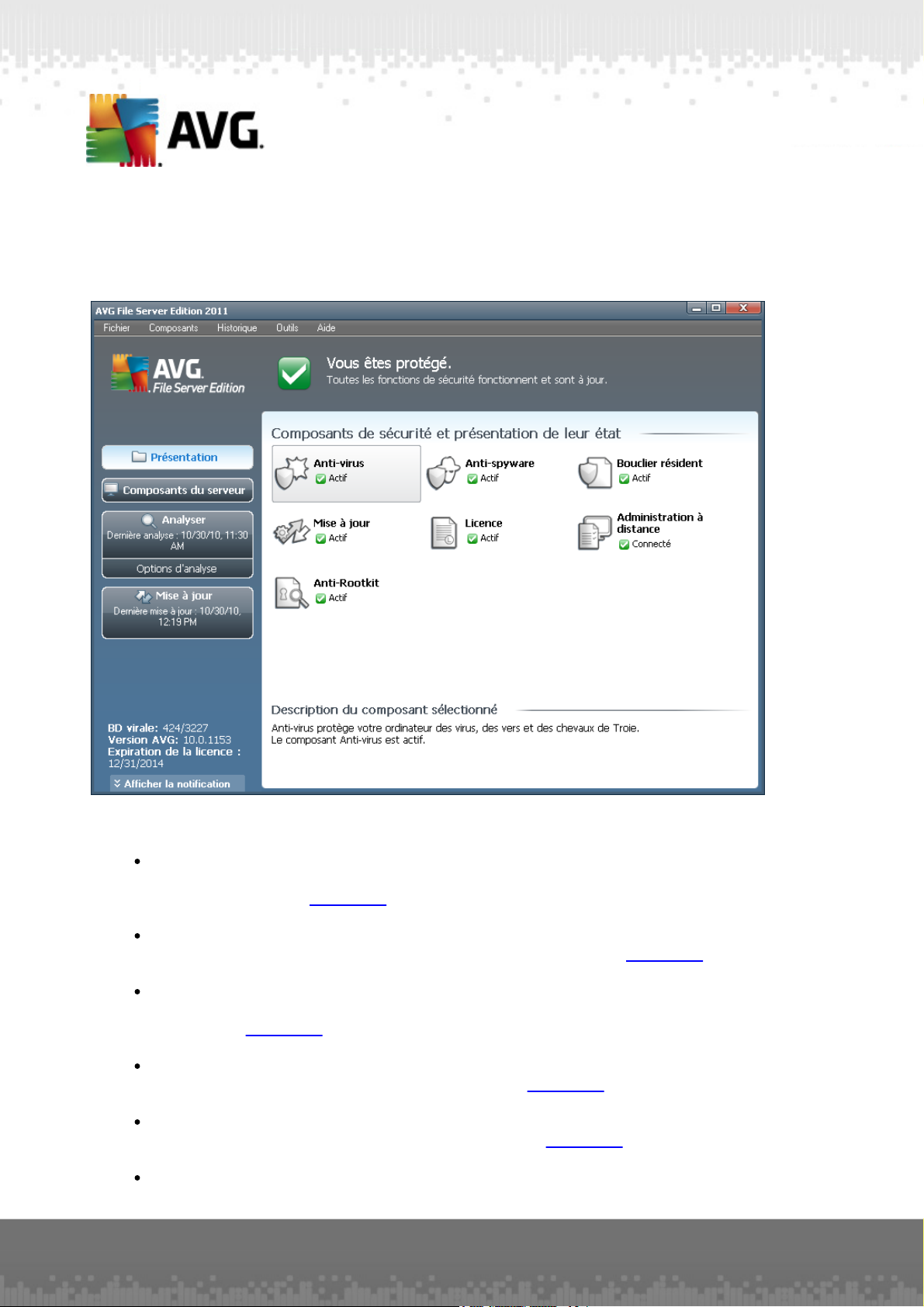

6. Interface utilisateur AVG

AVG 2011 Edition Serveur de Fichiers affiche la fenêtre principale :

La fenêtre principale comprend plusieurs parties :

Menu système (barre de menus en haut de la fenêtre) : ce système de

navigation standard donne accès à l'ensemble des composants, des services et

des fonctions AVG - détails >>

Informations sur l'état de la sécurité (partie supérieure de la fenêtre ) :

donne des informations sur l'état actuel du programme AVG - détails >>

Liens d'accès rapide (partie gauche de la fenêtre) : ces liens permettent

d'accéder rapidement aux tâches AVG les plus importantes et les plus

courantes - détails >>

Présentation des composants (partie centrale de la fenêtre) : présentation

générale de tous les composants AVG installés - détails >>

Statistiques (partie gauche inférieure de la fenêtre) : toutes les données

statistiques sur le fonctionnement du programme - détails >>

Icône d'état AVG (coin inférieur droit de l'écran, sur la barre d'état

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 17

Page 18

système) : elle indique l'état actuel du programme AVG - détails >>

6.1. Menu système

Le menu système est le système de navigation standard propre à toutes les applications Windows. Il se présente sous la forme d'une barre horizontale en haut de la fenêtre prinicipale du programme AVG 2011 Edition Serveur de Fichiers. Servez- vous du menu système pour accéder aux composants, fonctions et services AVG de votre choix.

Le menu système inclut cinq sections principales :

6.1.1. Fichier

Quitter - ferme l'interface utilisateur d'AVG 2011 Edition Serveur de Fichiers

. L'application AVG continue néanmoins de s'exécuter en arrière-plan de sorte

que l'ordinateur reste protégé !

6.1.2. Composants

L'option Composants du menu système contient des liens qui renvoient vers tous les composants AVG installés et ouvrent la boîte de dialogue par défaut associée dans l'interface utilisateur :

Présentation du système - ouvre l'interface utilisateur par défaut et affiche

une présentation générale de tous les composants installés et leur état

Composants serveur - présente les composants de sécurité disponibles et

indique leur état - détails >>

Le composant Anti-Virus garantit que l'ordinateur est protégé contre les virus

essayant de pénétrer dans le système - détails >>

Anti-Spyware garantit que l'ordinateur est protégé contre les spywares et les

adwares - détails >>

Le composant Bouclier résident s'exécute en arrière-plan et analyse les

fichiers lorsqu'ils sont copiés, ouverts ou enregistrés - détails >>

Le composant Mise à jour recherche la présence d'une mise à jour AVG -

détails >>

Licence affiche le type, le numéro et la date d'expiration de la licence - détails

>>

L'outil Administration à distance n'apparaît que dans si vous avez précisez,

au cours de l'installation, que vous voulez installer ce composant.

Le composant Anti-Rootkit détecte les programmes et les technologies

cherchant à dissimuler des codes malveillants - détails >>

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 18

Page 19

6.1.3. Historique

Résultats des analyses - affiche l'interface d'analyse AVG et ouvre

notamment la boîte de dialogue Résultats d'analyse

Détection du Bouclier résident - ouvre la boîte de dialogue contenant une

vue générale des menaces détectées par le Bouclier résident

Quarantaine - ouvre l'interface de la zone de confinement (Quarantaine)

dans laquelle AVG place les infections détectées qui n'ont pu, pour une raison

quelconque, être réparées automatiquement A l'intérieur de cette quarantaine,

les fichiers infectés sont isolés. L'intégrité de la sécurité de l'ordinateur est

donc garantie et les fichiers infectés sont stockés en vue d'une éventuelle

réparation future.

Journal de l'historique des événements - ouvre l'interface de l'historique

des événements présentant toutes les actions d'AVG 2011 Edition Serveur

de Fichiers qui ont été consignées.

6.1.4. Outils

Analyse complète - ouvre l'interface d'analyse AVG et procède à l'analyse de

l'intégralité des fichiers de l'ordinateur

Analyser le dossier sélectionné - ouvre l'interface d'analyse AVG et permet

de spécifier, au sein de l'arborescence de l'ordinateur, les fichiers et les

dossiers à analyser

Analyser le fichier - permet de lancer sur demande l'analyse d'un fichier

sélectionné dans l'arborescence du disque

Mise à jour - lance automatiquement le processus de mise à jour du

composant AVG 2011 Edition Serveur de Fichiers

Mise à jour depuis le répertoire - procède à la mise à jour grâce aux fichiers

de mise à jour situés dans le dossier spécifié de votre disque local. Notez que

cette option n'est recommandée qu'en cas d'urgence, c'est-à-dire si vous ne

disposez d'aucune connexion Internet (si, par exemple, l'ordinateur est infecté

et déconnecté d'Internet ou s'il est relié à un réseau sans accès à Internet,

etc.). Dans la nouvelle fenêtre qui apparaît, sélectionnez le dossier dans lequel

vous avez placé le fichier de mise à jour et lancez la procédure de mise à jour.

Paramètres avancés - ouvre la boîte de dialogue Paramètres avancés AVG

dans laquelle vous modifiez au besoin la AVG 2011 Edition Serveur de

Fichiers configuration. En général, il est recommandé de conserver les

paramètres par défaut de l'application tels qu'ils ont été définis par l'éditeur du

logiciel.

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 19

Page 20

6.1.5. Aide

Sommaire - ouvre les fichiers d'aide du programme AVG

Obtenir de l'aide en ligne - affiche le site Web d'AVG (http://www.avg.com)

à la page du centre de support clients

Site Internet AVG - ouvre le site Web d'AVG (http://www.avg.com)

A propos des virus et des menaces - ouvre l'Encyclopédie des virus en

ligne, dans laquelle vous obtenez des informations détaillées sur le virus

identifié

Télécharger AVG Rescue CD - ouvre un navigateur Web pointant vers la page

de téléchargement de l'outil AVG Rescue CD.

Réactiver - ouvre la boîte de dialogue Activer AVG avec les données que vous

avez saisies dans la boîte de dialogue Personnaliser AVG au cours du

processus d'installation. Dans cette boîte de dialogue, vous saisissez votre

numéro de licence en lieu et place de la référence d'achat (le numéro indiqué

lors de l'installation d'AVG) ou de votre ancien numéro (si vous installez une

mise à niveau du produit AVG, par exemple).

Enregistrer maintenant - renvoie à la page d'enregistrement du site Web

d'AVG (http://www.avg.com). Merci de compléter le formulaire

d'enregistrement ; seuls les clients ayant dûment enregistré leur produit AVG

peuvent bénéficier de l'assistance technique gratuite.

Remarque : si vous utilisez une version d'évaluation AVG 2011 Edition

Serveur de Fichiers, les deux dernières options sont remplacées par Acheter

maintenant et Activer, ce qui vous permet de vous procurer de suite la

version complète du programme. Si le programme AVG 2011 Edition Serveur

de Fichiers est installé à l'aide d'un numéro d'achat, vous avez alors le choix

entre les options Enregistrer et Activer. Pour plus d'informations, consultez la

section Licence de cette documentation.

A propos de AVG - ouvre la boîte de dialogue Informations comportant cinq

onglets, où sont précisés le nom du programme, la version du programme, la

version de la base de données virale, des informations système, le contrat de

licence et des informations de contact d'AVG Technologies CZ.

6.2. Informations sur l'état de la sécurité

La section contenant les informations sur l'état de la sécurité figure dans la partie

supérieure de la fenêtre principale AVG. Vous y trouverez des informations sur l'état

actuel de la sécurité du programme AVG 2011 Edition Serveur de Fichiers. Les

icônes illustrées ont la signification suivante :

- L'icône verte indique qu'AVG est pleinement opérationnel. Votre système

est totalement protégé et à jour ; tous les composants installés fonctionnent

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 20

Page 21

convenablement.

- L'icône orange signale qu'un ou plusieurs composants ne sont pas

correctement configurés, il est conseillé d'examiner leurs propriétés ou

paramètres. Aucun problème critique à signaler ; vous avez sans doute choisi de

désactiver certains composants. Vous êtes protégé par AVG. Certains

paramètres d'un composant réclament toutefois votre attention. Son nom est

indiqué dans la section d'informations sur l'état de la sécurité.

Cette icône s'affiche également si, pour une raison quelconque, vous décidez d'

ignorer l'erreur d'un composant (l'option Ignorer l'état du composant est

disponible dans le menu contextuel apparaissant suite à un clic droit sur l'icône

du composant en question, dans la vue des composants de la fenêtre principale

AVG). Vous pouvez être amené à utiliser cette option dans certaines situations,

mais il est vivement conseillé de désactiver l'option Ignorer l'état du

composant dès que possible.

- L'icône de couleur rouge signale que le programme AVG est dans un état

critique ! Un ou plusieurs composants ne fonctionnent pas convenablement et

AVG n'est plus en mesure d'assurer la protection de l'ordinateur. Veuillez

immédiatement vous porter sur le problème signalé. Si vous ne pouvez pas le

résoudre, contactez l'équipe du support technique AVG.

Si AVG n'utilise pas les performances optimales, un nouveau bouton, Corriger

(ou Tout corriger si le problème implique plusieurs composants) apparaît près

des informations relatives au statut de la sécurité. Cliquez sur le bouton pour

lancer le processus automatique de vérification et de configuration du

programme. C'est le moyen le simple d'optimiser les performances d'AVG et

d'atteindre le plus haut niveau de sécurité.

Il est vivement conseillé de ne pas ignorer les informations sur l'état de la sécurité et,

en cas de problème indiqué, de rechercher immédiatement une solution. A défaut,

vous risquez de mettre en péril la sécurité de votre système.

Remarque : vous pouvez à tout moment obtenir des informations l'état d'AVG en

consultant l'icône de la barre d'état système.

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 21

Page 22

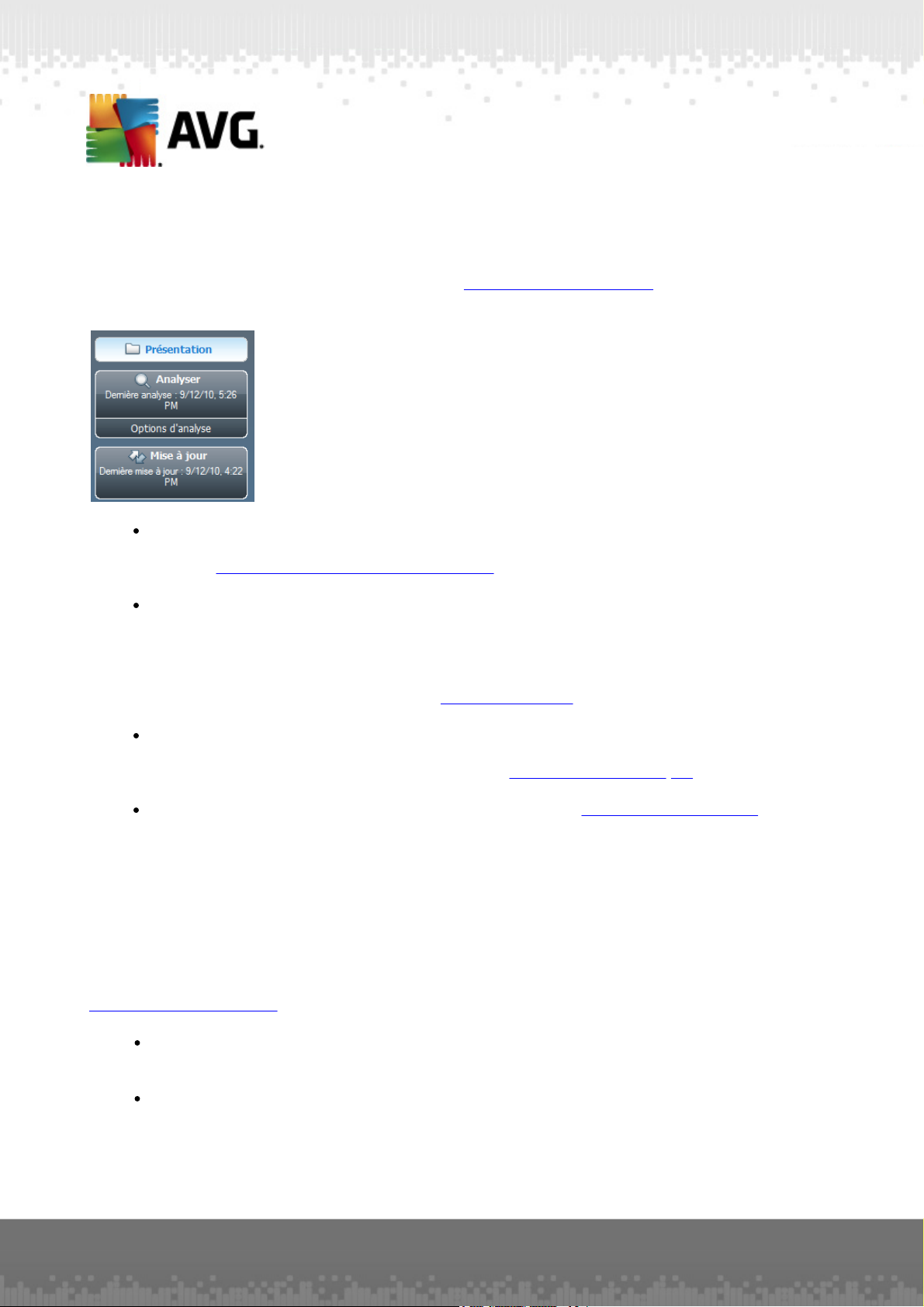

6.3. Liens d'accès rapide

Les liens d'accès rapide (panneau gauche de l'interface utilisateur AVG) permettent

d'accéder immédiatement aux fonctions AVG les plus importantes et les plus utilisées :

Présentation- ce lien permet de passer de l'interface AVG affichée à

l'interface par défaut, qui affiche tous les composants installés - voir le

chapitre Présentation des composants >>

Analyser - par défaut, le bouton vous renseigne sur la dernière analyse

effectuée (type d'analyse, date de la dernière analyse). Vous pouvez soit

exécuter la commande Analyser pour relancer la même analyse ou cliquer sur

le lien Analyse de l'ordinateur afin d'ouvrir l'interface d'analyse AVG. Celle-ci

vous permettra d'exécuter ou de programmer des analyses ou encore d'en

modifier les paramètres. Voir chapitre Analyse AVG >>

Mise à jour - le lien précise la date de la mise à jour la plus récente. Cliquez

sur le lien pour lancer l'interface de mise à jour et exécuter immédiatement le

processus de mise à jour AVG. Voir le chapitre Mises à jour d'AVG >>

Composants serveur - ce lien vous dirige vers l'écran Composants serveur.

Ces liens sont accessibles en permanence depuis l'interface utilisateur. Lorsque vous

cliquez sur un lien d'accès rapide, l'interface utilisateur graphique ouvre une nouvelle

boîte de dialogue, mais les liens d'accès rapides restent disponibles. Par ailleurs, le

processus est représenté de manière visuelle (voir l'illustration).

6.4. Présentation des composants

La section Présentation des composants figure dans le panneau central de l'

interface utilisateur AVG. La section comprend deux parties :

Présentation de tous les composants installés représentés par une icône

accompagnée d'un message signalant si le composant est actif ou non

Description du composant sélectionné

Dans AVG 2011 Edition Serveur de Fichiers, le panneau de présentation des

composants contient des renseignements sur les composants suivants :

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 22

Page 23

Le composant Anti-Virus garantit que l'ordinateur est protégé contre les virus

essayant de pénétrer dans le système - détails >>

Anti-Spyware garantit que l'ordinateur est protégé contre les spywares et les

adwares - détails >>

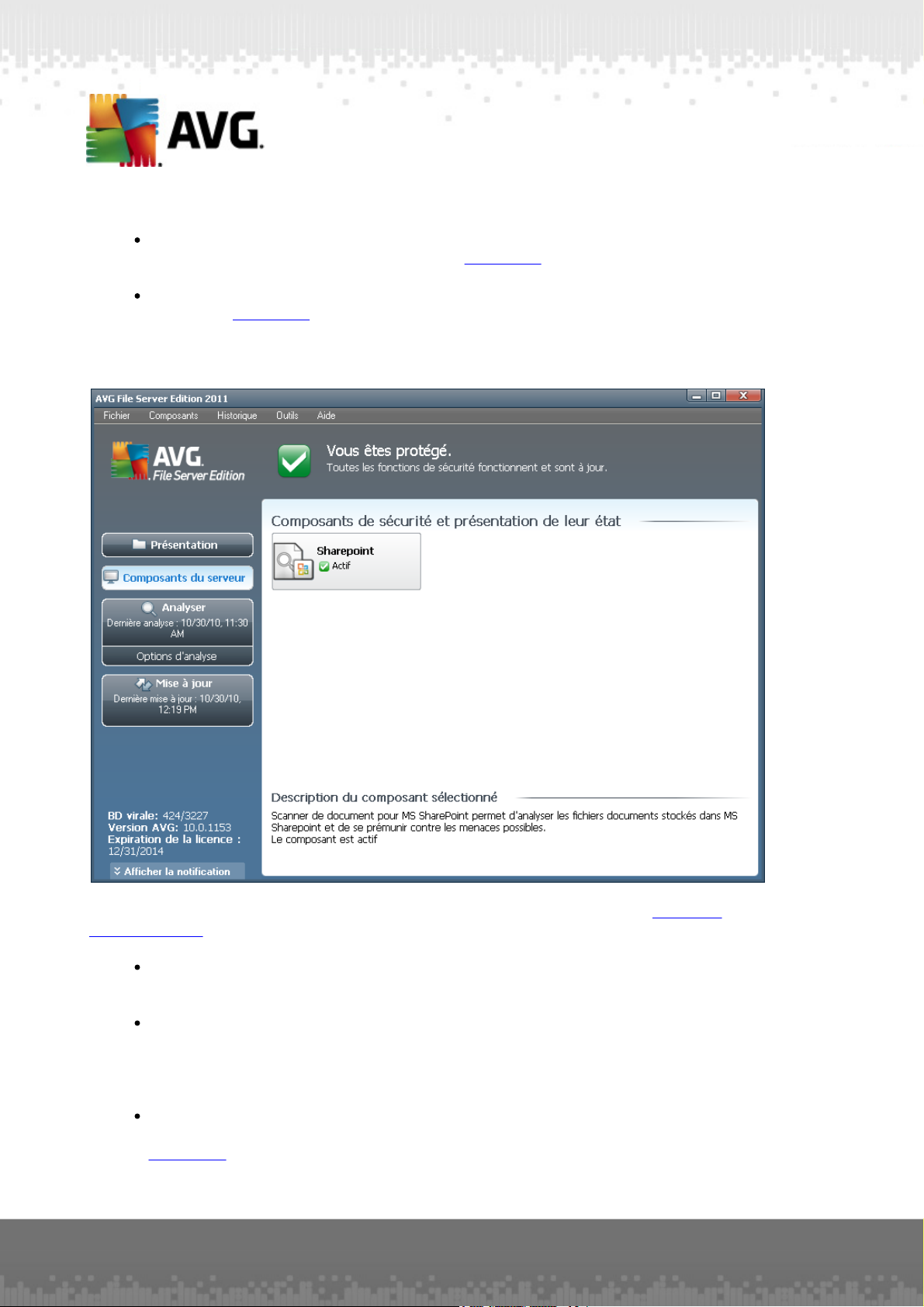

6.5. Composants du serveur

La section Composants du serveur figure dans le panneau central de l'interface

utilisateur AVG. La section comprend deux parties :

Présentation de tous les composants installés représentés par une icône

accompagnée d'un message signalant si le composant est actif ou non

Description du composant sélectionné

Dans AVG 2011 Edition Serveur de Fichiers, le panneau Composants du serveur

contient des renseignements sur les composants suivants :

SharePoint permet d'analyse les fichiers de documents stockés dans

MS SharePoint et de se prémunir contre toute forme de menace existante -

détails >>

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 23

Page 24

Cliquer sur l'icône d'un composant permet de le mettre en surbrillance dans la vue

générale des composants. Par ailleurs, la fonctionnalité de base du composant est

décrite en bas de l'interface utilisateur. Double-cliquez sur l'icône d'un composant a

pour effet d'ouvrir l'interface du composant présentant une liste de données

statistiques.

Cliquez avec le bouton droit de la souris sur l'icône d'un composant : après l'ouverture de l'interface graphique du composant en question, vous serez en mesure de sélectionner l'état Ignorer l'état du composant. Sélectionnez cette option pour indiquer que vous avez noté l'état incorrect du composant, mais que vous souhaitez conserver la configuration AVG en l'état et ne plus être avisé de l'erreur par l'altération de l'icône de la barre d'état système.

6.6. Statistiques

La section Statistiques figure en bas à gauche de l'interface utilisateur AVG. Elle

présente une liste d'informations sur le fonctionnement du programme :

Base de données virale- précise la version de la base de données virale

actuellement installée

Version AVG - indique la version du programme actuellement installée (le

numéro se présente sous la forme 10.0.xxxx. 10.0 désigne la version du

produit et xxxx le numéro du build)

Expiration de la licence - précise la date à laquelle votre licence AVG cessera

d'être valide

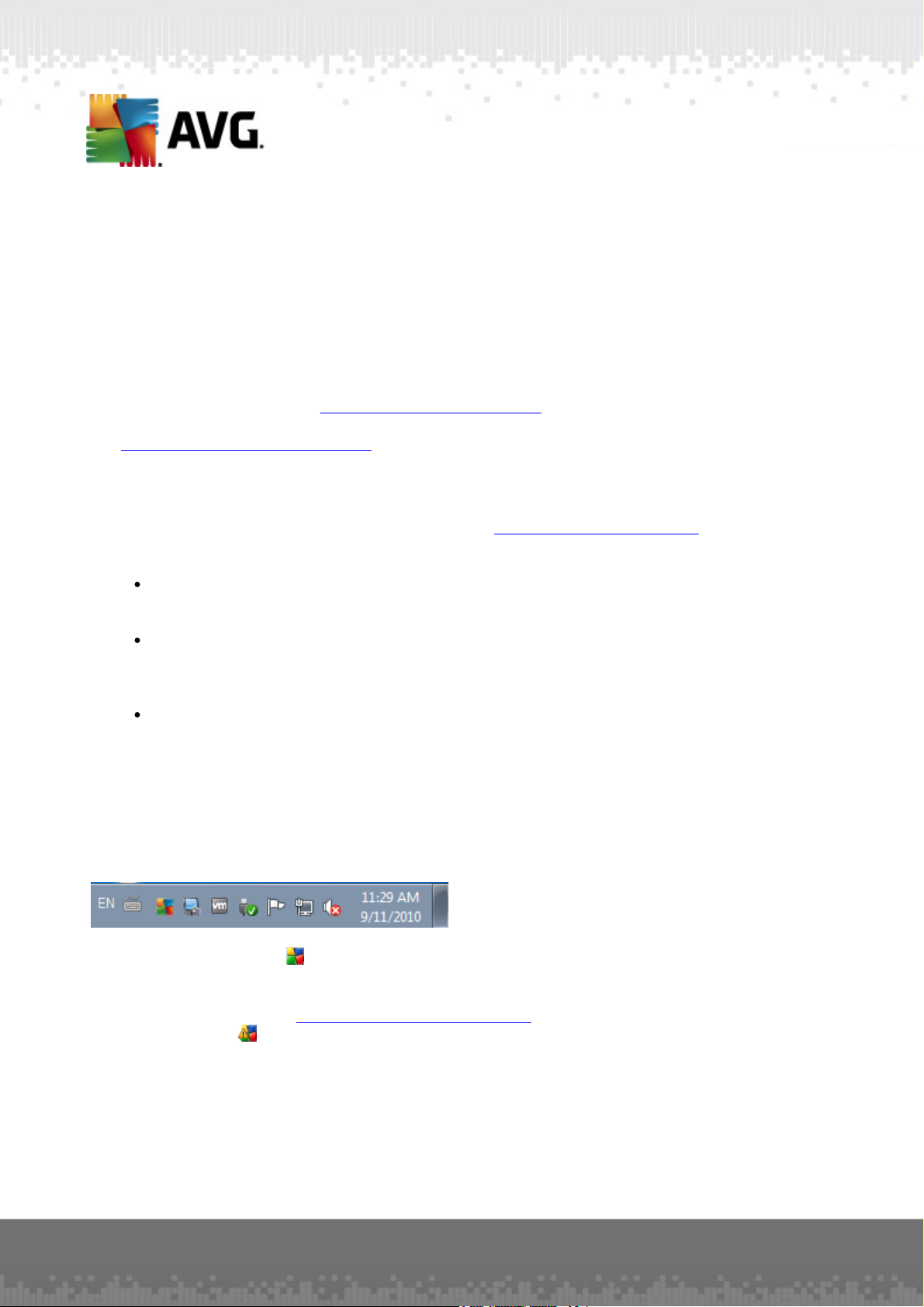

6.7. Icône de la barre d'état système

L'icône de la barre d'état système (dans la barre des tâches Windows) signale l'état

actuel du programme AVG 2011 Edition Serveur de Fichiers. Elle est toujours visible

dans la barre d'état, que la fenêtre principale AVG soit ouverte ou fermée :

Lorsqu'elle est en couleur , l'icône de la barre d'état système indique que tous les

composants AVG sont actifs et entièrement opérationnels. Par ailleurs, l'icône AVG

dans la barre d'état est en couleur si AVG signale une erreur mais que vous en avez

été averti et avez choisi·d'ignorer l'état du composant. Une icône marquée d'un

point d'exclamation signale un problème (composant inactif, erreur, etc.). Doublecliquez sur l'icône de la barre d'état système pour ouvrir la fenêtre et modifier un

composant.

L'icône de la barre d'état système donne également des informations sur les activités

actuelles du programme AVG et l'éventuel changement du statut du programme (par

exemple, le lancement automatique d'une analyse programmée ou d'une mise à jour,

la modification du statut d'un composant, une erreur etc.) par le biais de la fenêtre

contextuelle qui s'affiche depuis l'icône de la barre d'état système AVG :

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 24

Page 25

L'icône de la barre d'état système peut aussi servir de lien d'accès rapide à la

fenêtre principale AVG. Pour l'utiliser, il suffit de double-cliquer dessus. En cliquant

avec le bouton droit de la souris sur l'icône de la barre d'état système, un menu

contextuel contenant les options suivantes apparaît :

Ouvrir l'Interface utilisateur AVG - cette commande permet d'afficher l'

interface utilisateur AVG

Analyses - cette commande permet d'ouvrir le menu contextuel desanalyses

prédéfinies (Analyse complète, Analyse zones sélectionnées, Analyse Anti-

Rootkit) et sélectionnez l'analyse requise, elle sera lancée immédiatement

Analyses en cours d'exécution - cette option n'est visible que si une analyse

est en cours sur l'ordinateur. Vous êtes libre de définir la priorité de ce type

d'analyse, de l'interrompre ou de la suspendre. Les options suivantes sont

disponibles : Définir la priorité pour toutes les analyses, Suspendre toutes les

analyses ou Arrêter toutes les analyses.

Mise à jour - cette option permet de lancer une mise à jour immédiate

Aide - ouvre le fichier d'aide à la page d'accueil

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 25

Page 26

7. Composants AVG

7.1. Anti-Virus

7.1.1. Principes de l'Anti-Virus

Le moteur d'analyse du logiciel anti-virus examine les fichiers et l'activité liée aux

fichiers (ouverture, fermeture, etc.) afin de déceler la présence de virus connus. Tout

virus détecté sera bloqué, puis effacé ou placé en quarantaine. La plupart des antivirus font également appel à la méthode heuristique en utilisant les caractéristiques

des virus, appelées également signatures des virus, pour analyser les fichiers. En

d'autres termes, l'analyse anti-virus est en mesure de filtrer un virus inconnu si ce

nouveau virus porte certaines caractéristiques de virus existants.

Rappelons que la fonction essentielle d'une protection anti-virus consiste à

empêcher l'exécution de tout virus inconnu sur l'ordinateur.

Aucune technologie n'est infaillible, c'est pourquoi la fonction Anti-Virus combine

plusieurs technologies pour repérer ou identifier un virus et garantir la protection de

votre ordinateur :

Analyse - recherche d'une chaîne de caractère typique d'un virus donné

Analyse heuristique - émulation dynamique des instructions de l'’objet analysé

dans un environnement de machine virtuelle

Détection générique - détection des instructions caractéristiques d'un virus ou

d'un groupe de virus donné

AVG peut aussi analyser et détecter des exécutables ou bibliothèques DLL qui peuvent

se révéler malveillants pour le système. De telles menaces portent le nom de

programmes potentiellement dangereux (types variés de spywares, d'adwares, etc.).

Enfin, AVG analyse la base de registre de votre système afin de rechercher toute

entrée suspecte, les fichiers Internet temporaires ou les cookies. Il vous permet de

traiter les éléments à risque de la même manière que les infections.

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 26

Page 27

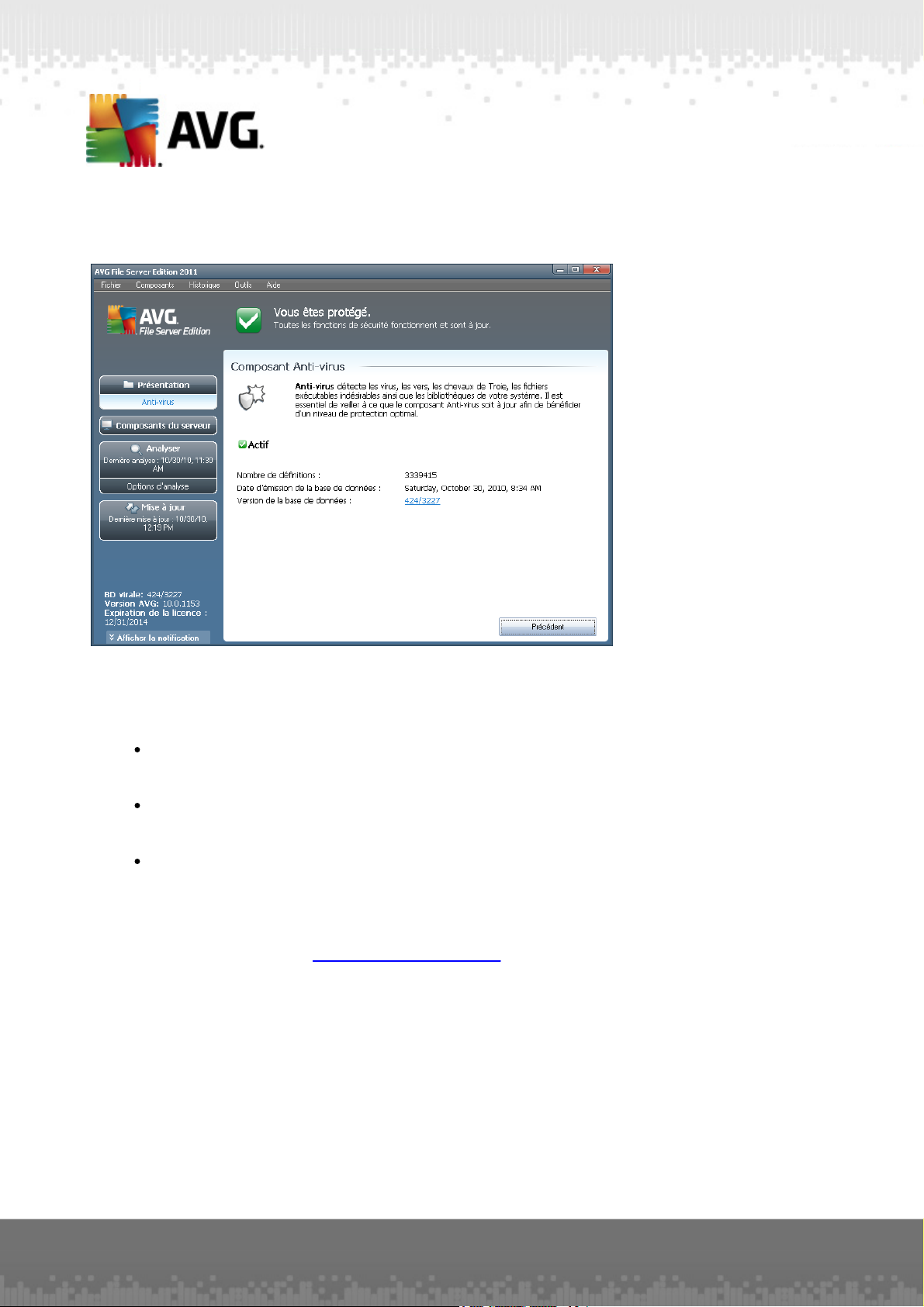

7.1.2. Interface de l'Anti-Virus

L'interface du composant Anti-Virus donne des informations de base sur la

fonctionnalité du composant, sur son état actuel (Le composant Anti-Virus est actif.),

ainsi que des statistiques sur la fonction anti-virus :

Nombre de définitions - indique le nombre de virus définis dans la dernière

version à ce jour de la base de données virale

Date d'émission de la base de données - précise la date et l'heure à

laquelle la base de données a été mise à jour

Version de la base de données - indique le numéro de la version de la base

de données virale actuellement installée; ce chiffre est incrémenté à chaque

mise à jour de la base de données

L'interface du composant n'affiche qu'un seul bouton de commande (Précédent) - ce

bouton permet de revenir à l'interface utilisateur AVG par défaut (présentation des

composants).

7.2. Anti-Spyware

7.2.1. Principes de l'Anti-Spyware

Le terme spyware désigne généralement un code malicieux et plus précisément un

logiciel qui collecte des informations depuis l'ordinateur d'un utilisateur, à l'insu de

celui-ci. Certains spywares installés volontairement peuvent contenir des informations

à caractère publicitaire, des pop-ups ou d'autres types de logiciels déplaisants.

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 27

Page 28

Actuellement, les sites Web au contenu potentiellement dangereux sont les sources

d'infection les plus courantes. D'autres vecteurs comme la diffusion par mail ou la

transmission de vers et de virus prédominent également. La protection la plus

importante consiste à définir un système d'analyse en arrière-plan, activé en

permanence (tel que le composant Anti-Spyware) agissant comme un bouclier

résident afin d'analyser les applications exécutées en arrière-plan.

L'introduction de codes malicieux dans votre ordinateur, avant installation du

programme AVG, ou en cas d'oubli de l'application des dernières mises à jour de la base

de données et du programme AVG 2011 Edition Serveur de Fichiers ***est un

risque potentiel. Pour cette raison, AVG vous offre la possibilité d'analyser

intégralement votre ordinateur à l'aide d'une fonction prévue à cet effet. Il se charge

également de détecter les codes malicieux inactifs ou en sommeil (ceux qui ont été

téléchargés, mais non activés).

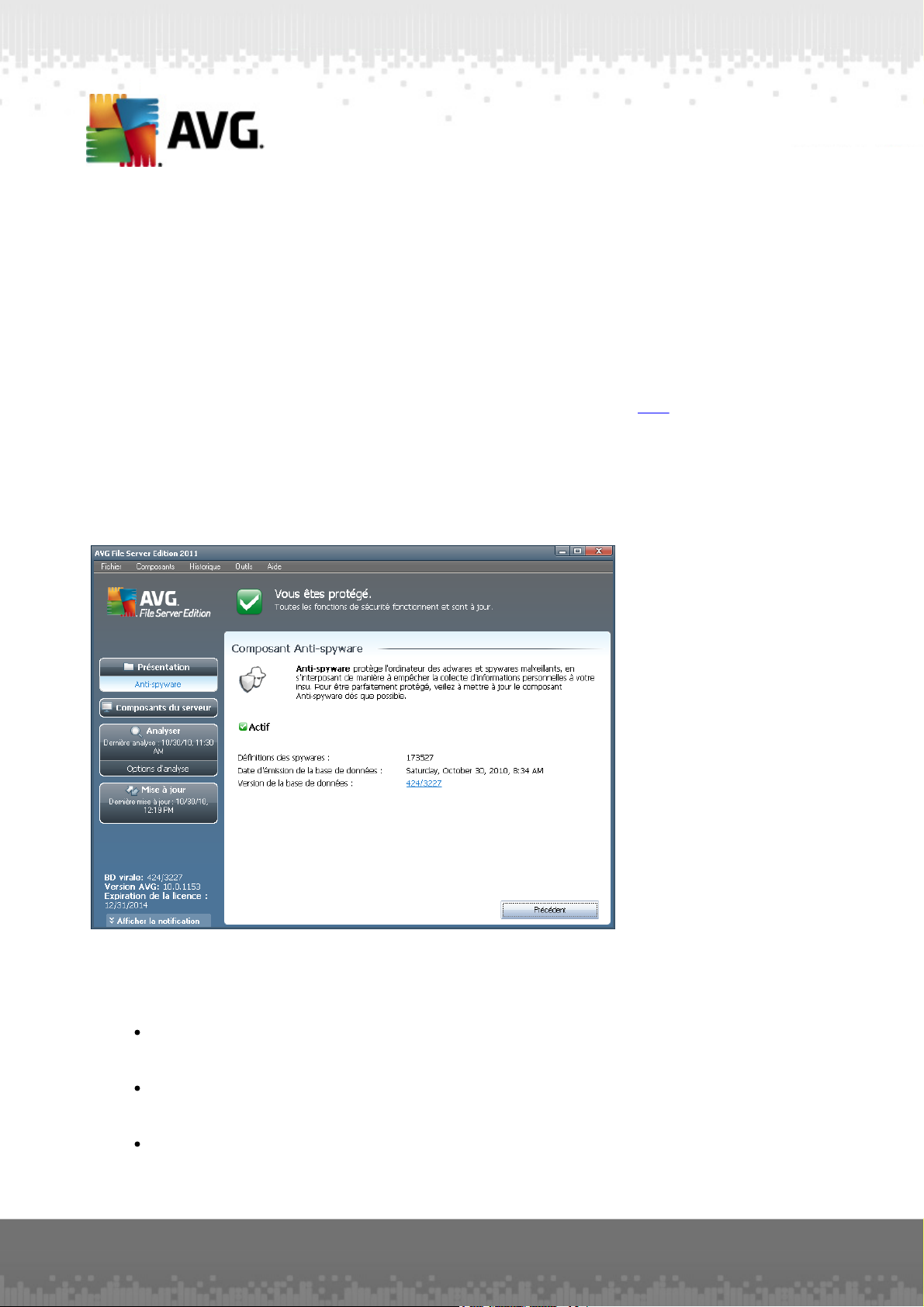

7.2.2. Interface de l'Anti-Spyware

L'interface du composant Anti-Spyware donne un bref aperçu de la fonctionnalité du

composant et fournit des informations sur son état actuel et certaines statistiques

Anti-Spyware :

Définitions des spywares - indique le nombre de spywares définis dans la

dernière version de la base de données

Date d'émission de la base de données - précise la date et l'heure à

laquelle la base de données a été mise à jour

Version de la base de données - spécifie le numéro de la version de la base

de données la plus récente ; ce nombre est incrémenté à chaque mise à jour

de la base de données

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 28

Page 29

L'interface du composant n'affiche qu'un seul bouton de commande (Précédent) - ce

bouton permet de revenir à l'Interface utilisateur AVG par défaut (présentation des

composants).

7.3. Bouclier résident

7.3.1. Principes du Bouclier résident

Le composant Bouclier résident assure une protection en temps réel de votre

ordinateur. Il analyse chaque fichier ouvert, enregistré ou copié et surveille les zones

système de l'ordinateur. Si le composantBouclier résidentdétecte un virus dans un

fichier, il interrompt l'opération en cours et ne donne pas la possibilité au virus de

s'activer. Généralement, vous ne remarquez pas ce processus, car il fonctionne ''en

arrière-plan''. Vous êtes seulement averti en cas de détection de menaces, tandis que

le Bouclier résident bloque l'activation de la menace et l'éradique. Le Bouclier

résident est chargé dans la mémoire de votre ordinateur au démarrage du système.

Actions possibles du Bouclier résident :

Recherche de types spécifiques de menaces possibles

Analyse des supports amovibles (clés USB, etc.)

Analyse des fichiers ayant une extension déterminée ou sans précision

d'extension

Autorisation d'exceptions pour l'analyse – des fichiers ou des dossiers

spécifiques qui ne doivent jamais être analysés

Attention : le Bouclier résident est chargé dans la mémoire de votre ordinateur

au cours du démarrage; il est vital qu'il reste toujours activé !

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 29

Page 30

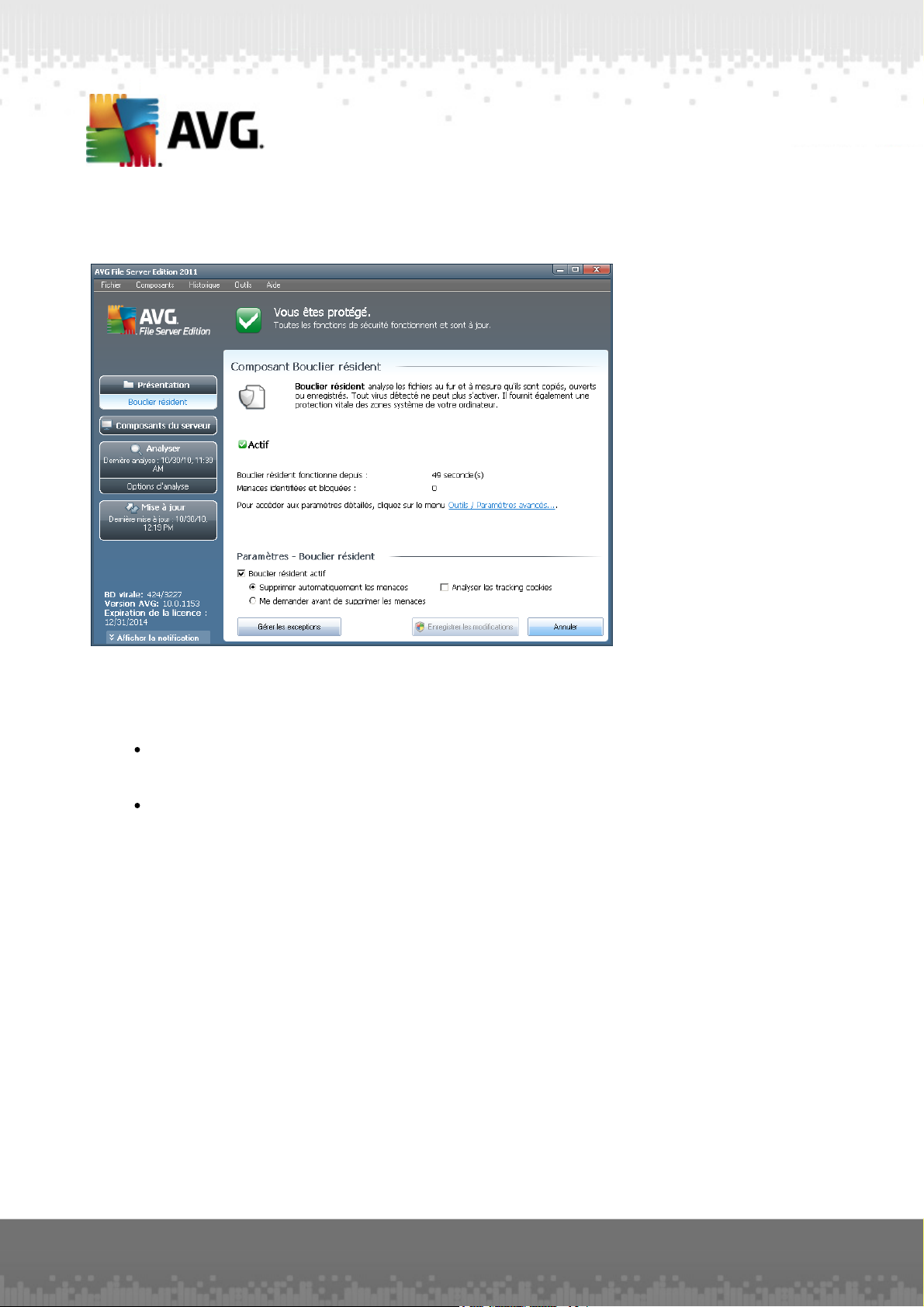

7.3.2. Interface du Bouclier résident

Outre une présentation du fonctionnement du composant Bouclier résident et des

informations sur son état, l'interface du Bouclier résident fournit quelques données

statistiques :

Le Bouclier résident est actif depuis- indique le temps écoulé depuis le

dernier lancement du composant

Menaces identifiées et bloquées - indique le nombre d'infections détectées

dont l'exécution ou l'ouverture a été bloquée (il est possible de réinitialiser

cette valeur, si besoin est, à des fins statistiques par exemple - Réinitialiser la

valeur)

Paramètres - Bouclier résident

Dans la partie inférieure de la boîte de dialogue figure la section Paramètres du

Bouclier résident, dans lequel vous pouvez modifier certains paramètres de base de

la fonctionnalité du composant (comme pour tous les autres composants, la

configuration détaillée est accessible via l'élément Outils/Paramètres avancés du

menu système).

L'option Le Bouclier résident est actif permet d'activer ou désactiver la protection

résidente. Par défaut, cette fonction est activée. Si la protection résidente est

activée, vous pouvez définir plus précisément la manière dont les infections détectées

sont traitées (c'est-à-dire supprimées) :

o

automatiquement (Supprimer automatiquement les menaces)

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 30

Page 31

o

ou seulement après accord de l'utilisateur (Me demander avant de

supprimer les menaces)

Cette option n'a pas d'impact sur le niveau de la sécurité, mais reflète uniquement les

préférences de l'utilisateur.

Dans les deux cas, vous conservez la possibilité de supprimer automatiquement les

cookies. Dans certaines circonstances, vous pouvez activer cette option pour

appliquer le niveau de sécurité le plus élevé. Notez que cette option est désactivée

par défaut. (cookies : portions de texte envoyées par un serveur à un navigateur Web

et renvoyées en l'état par le navigateur chaque fois que ce dernier accède au

serveur. Les cookies HTTP servent à authentifier, à suivre et à gérer certaines

informations sur les utilisateurs telles que leurs préférences en matière de site ou le

contenu de leur panier d'achat électronique).

Remarque : l'éditeur du logiciel a configuré tous les composants AVG de manière à

obtenir des performances optimales. Aussi est-il recommandé de ne pas modifier la

configuration AVG sans motif valable. Tout changement de ces paramètres doit être

réalisé par un utilisateur expérimenté. Si vous devez modifier la configuration d'AVG,

sélectionnez le menu Outils / Paramètres avancés et modifiez la configuration

d'AVG dans la boîte de dialogue Paramètres avancés d'AVG qui apparaît.

Boutons de commande

Les boutons de commande disponibles dans l'interface du Bouclier résident sont :

Gérer les exceptions - ouvre la boîte de dialogue Bouclier résident -

Eléments exclus où vous pouvez définir les dossiers à ne pas inclure dans

l'analyse du Bouclier résident

Enregistrer les modifications - cliquez sur ce bouton pour enregistrer et

appliquer les modifications apportées dans cette boîte de dialogue

Annuler - cliquez sur ce bouton pour revenir à l'interface utilisateur AVG par

défaut (avec la présentation générale des composants)

7.3.3. Détection du Bouclier résident

Le composant Bouclier résident analyse les fichiers lorsqu'ils sont copiés, ouverts ou

enregistrés. Lorsqu'un virus ou tout autre type de menace est détecté, vous êtes

averti immédiatement via la boîte de dialogue suivante :

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 31

Page 32

Dans cette fenêtre d'avertissement, vous trouverez des informations sur le fichier qui a

été détecté et défini comme étant infecté (Nom du fichier), le nom de l'infection

reconnue (Nom de la menace) ainsi qu'un lien renvoyant à l'Encyclopédie des virus

contenant de plus amples détails sur l'infection, le cas échéant (Plus d'infos).

Par la suite, vous devez décider la mesure à appliquer ; vous avez le choix entre les

options suivantes :

Notez que, dans certaines conditions (type de fichier infecté et emplacement du

fichier), certaines de ces options ne sont pas actives !

Supprimer la menace en tant qu'utilisateur avancé - cochez cette case si,

en tant que simple utilisateur, vous pensez ne pas disposer des droits

suffisants pour supprimer la menace. Les utilisateurs avec pouvoirs ont des

droits d'accès étendus. Si la menace est située dans un dossier système

déterminé, vous pouvez avoir besoin de cocher cette case pour la supprimer.

Réparer - ce bouton ne s'affiche que si une solution permettant de traiter

l'infection décelée existe. Dans ce cas, elle élimine l'infection et rétablit l'état

initial du fichier. Si le fichier lui-même est un virus, cette fonction le supprime (

en plaçant le fichier dans la zone Quarantaine)

Placer en quarantaine : le virus sera placé dans la Quarantaine d'AVG

Accéder au fichier - cette option vous redirige vers l'emplacement d'origine de

l'objet suspect (ouvre une nouvelle fenêtre de Windows Explorer)

Ignorer : nous vous recommandons fortement de ne PAS utiliser cette option

sauf si vous avez une très bonne raison de le faire !

Dans la section inférieure de la boîte de dialogue, vous trouverez le lien Afficher les

détails. Cliquez dessus pour ouvrir la fenêtre contenant des informations détaillées sur

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 32

Page 33

le processus en cours lorsque l'infection a été détectée et l'identification du

processus.

Vous trouverez des informations sur la présentation des menaces détectées par le

Bouclier résident dans la boîte de dialogue Détection par le Bouclier résident

accessible par la barre de menus Historique / Détection du Bouclier résident :

La détection du Bouclier résident répertorie les objets détectés par le Bouclier

résident comme étant dangereux, puis réparés ou déplacés en quarantaine. Les

informations suivantes accompagnent chaque objet détecté :

Infection - description (et éventuellement le nom) de l'objet détecté

Objet - emplacement de l'objet

Résultat - action effectuée sur l'objet détecté

Date de la détection - date et heure auxquelles l'objet a été détecté

Type d'objet - type de l'objet détecté

Processus - action réalisée pour solliciter l'objet potentiellement dangereux en

vue de sa détection

Dans la partie inférieure de la boîte de dialogue, sous la liste, vous trouverez des

informations sur le nombre total d'objets détectés répertoriés ci-dessus. Par ailleurs,

vous êtes libre d'exporter la liste complète des objets détectés dans un fichier (

Exporter la liste dans le fichier) et de supprimer toutes les entrées des objets

détectés (Vider la liste). Le bouton Actualiser la liste permet de rafraîchir la liste des

menaces détectées par le Bouclier résident. Le bouton Précédent permet de revenir

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 33

Page 34

dans l'interface utilisateur AVG par défaut (présentation des composants).

7.4. Mise à jour

7.4.1. Principes du composant Mise à jour

Aucun logiciel de sécurité ne peut garantir une protection fiable contre la diversité des

menaces à moins d'une mise à jour régulière. Les auteurs de virus sont toujours à

l'affût de nouvelles failles des logiciels ou des systèmes d'exploitation. Chaque jour

apparaissent de nouveaux virus, malwares et attaques de pirates. C'est pour cette

raison que les éditeurs de logiciels ne cessent de diffuser des mises à jour et des

correctifs de sécurité visant à combler les vulnérabilités identifiées.

C'est pourquoi il est essentiel de mettre régulièrement à jour votre produit

AVG !

L'objet du composant Mise à jour est de vous aider à gérer la régularité des mises à

jour. Dans ce composant, vous pouvez planifier le téléchargement automatique des

fichiers de mise à jour par Internet ou depuis le réseau local. Les mises à jours de

définitions de virus fondamentales doivent être exécutées quotidiennement si possible.

Les mises à jour du programme, moins urgentes, peuvent se faire sur une base

hebdomadaire.

Remarque : veuillez lire attentivement le chapitre Mises à jour d'AVG pour plus

d'informations sur les différents types et niveaux de mises à jour.

7.4.2. Interface du composant Mise à jour

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 34

Page 35

L'interface Mise à jour affiche des informations sur la fonctionnalité du composant, sur

son état actuel et certaines statistiques :

Dernière mise à jour - précise la date et l'heure à laquelle la base de

données a été mise à jour

Version de la base de données - indique le numéro de la version de la base

de données virale actuellement installée; ce nombre est incrémenté à chaque

mise à jour de la base de données

Prochaine mise à jour prévue - indique l'heure exacte à laquelle la prochaine

mise à jour de la base de données est programmée

Paramètres - Mise à jour

Dans la partie inférieure de la boîte de dialogue, section Paramètres - Mise à jour,

vous pouvez modifier les règles appliquées au lancement des mises à jour. Vous pouvez

choisir de télécharger automatiquement les fichiers de mise à jour (Exécuter les

mises à jour automatiques) ou simplement à la demande. Par défaut, l'option

Exécuter les mises à jour automatiques est activée (option recommandée). Le

téléchargement régulier des fichiers de mise à jour les plus récents est un facteur vital

pour les performances de tout logiciel de sécurité.

Il est possible de préciser le moment auquel exécuter la mise à jour :

o

Régulièrement - définissez la périodicité

o

A intervalle spécifique - précisez l'heure exacte à laquelle la mise à jour doit

avoir lieu

Par défaut, la mise à jour a lieu toutes les 4 heures. Il est généralement recommandé

de conserver les paramètres par défaut et de ne les modifier qu'en cas d'absolue

nécessité.

Remarque : l'éditeur du logiciel a configuré tous les composants AVG de manière à

obtenir des performances optimales. Aussi est-il recommandé de ne pas modifier la

configuration AVG sans motif valable. Tout changement de ces paramètres doit être

réalisé par un utilisateur expérimenté. Si vous devez modifier la configuration d'AVG,

sélectionnez le menu Outils / Paramètres avancés et modifiez la configuration

d'AVG dans la boîte de dialogue Paramètres avancés d'AVG qui apparaît.

Boutons de commande

Les boutons de commande disponibles dans l'interface de Mise à jour sont :

Mise à jour - exécute une mise à jour immédiate

Enregistrer les modifications - cliquez sur ce bouton pour enregistrer et

appliquer les modifications apportées dans cette boîte de dialogue

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 35

Page 36

Annuler - cliquez sur ce bouton pour revenir à l'interface utilisateur AVG par

défaut (avec la présentation générale des composants)

7.5. Licence

L'interface du composant Licence décrit brièvement le fonctionnement du composant,

indique son état actuel et fournit les informations suivantes :

Numéro de licence - désigne la forme abrégée de votre numéro de licence (

pour des raisons de sécurité, les quatre derniers caractères sont absents).

Lorsque vous saisissez un numéro de licence, vous devez le saisir exactement

tel qu'il est affiché. Par conséquent, nous vous conseillons vivement de

toujours procéder par ''copier-coller'' pour toute utilisation du numéro de

licence.

Type de licence - indique le type de produit installé.

Expiration de la licence - cette date détermine la durée de validité de la

licence. Pour continuer d'utiliser AVG 2011 Edition Serveur de Fichiers après

cette date, il est nécessaire de renouveler votre licence. Le renouvellement

peut être réalisé en ligne sur le site Web d'AVG.

Nombre de postes - nombre de postes de travail sur lequel vous êtes autorisé

à installer le produit AVG 2011 Edition Serveur de Fichiers.

Boutons de commande

Enregistrer - renvoie à la page d'enregistrement du site Web d'AVG (http://

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 36

Page 37

www.avg.com). Merci de compléter le formulaire d'enregistrement ; seuls les

clients ayant dûment enregistré leur produit AVG peuvent bénéficier de

l'assistance technique gratuite.

Réactiver - affiche la boîte de dialogue Activer AVG avec les données saisies

dans la boîte de dialogue Personnaliser AVG au cours du processus

d'installation. Dans cette boîte de dialogue, vous indiquez votre numéro de

licence en lieu et place de la référence d'achat (le numéro indiqué lors de

l'installation d'AVG) ou de votre ancien numéro (si vous installez une mise à

niveau du produit AVG, par exemple).

Remarque : si vous utilisez une version d'évaluation AVG 2011 Edition Serveur

de Fichiers, les boutons qui s'affichent sont Acheter maintenant et Activer et

vous permettent de vous procurer de suite la version complète du programme.

Si le programme AVG 2011 Edition Serveur de Fichiers est installé à l'aide

d'un numéro d'achat, vous avez alors le choix entre les Enregistrer et Activer.

Précédent - cliquez sur ce bouton pour rétablir l'interface utilisateur AVG

paramétrée par défaut (présentation des composants).

7.6. Administration à distance

Le composant Administration à distance s'affiche seulement dans l'interface utilisateur AVG 2011 Edition Serveur de Fichiers lorsque vous avez installé l'Edition Réseau du produit (voir le composant Licence). Dans la boîte de dialogue Administration à distance, vous pouvez savoir si le composant est actif et connecté au serveur. Tous les paramètres du composant Administration à distance doivent être définis dans Paramètres avancés / Administration à distance.

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 37

Page 38

Pour obtenir une description détaillée des options et de la fonctionnalité du composant

dans le système AVG, reportez-vous à la documentation spécifique consacrée à ce

sujet. Cette documentation est téléchargeable à partir du site Web d'AVG (www.avg.

com), section Centre de Support / Téléchargement / Documentation .

Boutons de commande

Précédent - cliquez sur ce bouton pour rétablir l'interface utilisateur AVG

paramétrée par défaut (présentation des composants).

7.7. Anti-Rootkit

Un rootkit est un programme conçu pour prendre le contrôle du système, sans

l'autorisation de son propriétaire et de son administrateur légitime. Un accès matériel

est rarement nécessaire car un rootkit est prévu pour s'introduire dans le système

d'exploitation exécuté sur le matériel. En règle générale, les rootkits dissimulent leur

présence dans le système en dupant ou en contournant les mécanismes de sécurité

standard du système d'exploitation. Souvent, ils prennent la forme de chevaux de

Troie et font croire aux utilisateurs que leur exécution est sans danger pour leurs

ordinateurs. Pour parvenir à ce résultat, différentes techniques sont employées :

dissimulation de processus aux programmes de contrôle ou masquage de fichiers ou de

données système, au système d'exploitation.

7.7.1. Principes de l'Anti-Rootkit

Le composant AVG Anti-Rootkit est un outil spécialisé dans la détection et la

suppression des rootkits dangereux. Ces derniers sont des programmes et technologies

de camouflage destinés à masquer la présence de logiciels malveillants sur

l'ordinateur. AVG Anti-Rootkit peut détecter des rootkits selon un ensemble de règles

prédéfinies. Notez que tous les rootkits sont détectés (pas seulement ceux qui sont

infectés). Si AVG Anti-Rootkit détecte un rootkit, cela ne veut pas forcément dire

que ce dernier est infecté. Certains rootkits peuvent être utilisés comme pilotes ou

faire partie d'applications correctes.

A V G 20 1 1 E dition Serveur de Fic hiers © 20 10 C opyright A VG T ec hnologies C Z, s.r.o. Tous droits rés ervés. 38

Page 39

7.7.2. Interface de l'Anti-Rootkit

L'interface utilisateur Anti-Rootkit décrit brièvement le rôle du composant , indique

l'état actuel du composant et fournit des informations sur la dernière analyse

effectuée par le module Anti-Rootkit (Dernière recherche des rootkits). La boîte de

dialogue Anti-Rootkit inclut également un lien Outils/Paramètres avancés. Ce lien