Page 1

AVG 9 Internet Security

Manuel de l'utilisateur

Révision du document 90.6 (14.9.2009)

Copyright AVG Technologies CZ, s.r.o. Tous droits réservés.

Toutes les autres marques commerciales appartiennent à leurs propriétaires respectifs.

Ce produit utilise l'algorithme MD5 Message-Digest de RSA Data Security, Inc., Copyright (C) 1991-2, RSA Data

Security, Inc. Créé en 1991.

Ce produit utilise un code provenant de C-SaCzech library, Copyright (c) 1996-2001 Jaromir Dolecek

(dolecek@ics.muni.cz).

Ce produit utilise la bibliothèque de compression zlib, Copyright (c) 1995-2002 Jean-loup Gailly et Mark Adler.

Ce produit utilise la bibliothèque de compression libbzip2, Copyright (c) 1996-2002 Julian R. Seward.

1

Page 2

Table des matières

1. Introduction

2. Pré-requis à l'installation d'AVG

3. Options d'installation

4. Gestionnaire de téléchargement AVG

5. Processus d'installation d'AVG

........................................................................................................................ 8

........................................................................................................................ 9

2.1 Systèmes d'exploitation pris en charge

2.2 Configuration matérielle minimum

........................................................................................................................ 10

........................................................................................................................ 11

4.1 Sélection de la langue

4.2 Vérification de la connectivité

4.3 Paramètres proxy

4.4 Choix du type de licence

4.5 Télécharger les fichiers à installer

........................................................................................................................ 17

5.1 Lancement de l'installation

5.2 Contrat de licence

5.3 Vérification de l'état du composant

5.4 Sélection du type d'installation

5.5 Activer votre licence AVG

5.6 Installation personnalisée - Dossier de destination

5.7 Installation personnalisée - Sélection des composants

5.8 AVG DataCenter

5.9 Barre d'outils de sécurité AVG

5.10 Installation d'AVG

5.11 Programmation des analyses et des mises à jour

5.12 Sélection du mode d'utilisation de l'ordinateur

5.13 Mode de connexion de votre réseau informatique

5.14 La configuration de la protection AVG est terminée

.......................................................................................................... 9

.......................................................................................................... 9

.......................................................................................................... 11

.......................................................................................................... 12

.......................................................................................................... 14

.......................................................................................................... 15

.......................................................................................................... 16

.......................................................................................................... 17

.......................................................................................................... 18

.......................................................................................................... 18

.......................................................................................................... 19

.......................................................................................................... 19

.......................................................................................................... 21

.......................................................................................................... 22

.......................................................................................................... 23

.......................................................................................................... 24

.......................................................................................................... 25

.......................................................................................................... 26

.......................................................................................................... 27

.......................................................................................................... 28

.......................................................................................................... 29

6. Opérations à effectuer après l'installation

........................................................................................................................ 30

6.1 Enregistrement du produit

6.2 Accès à l'interface utilisateur

6.3 Analyse complète

6.4 Test EICAR

.......................................................................................................... 30

.......................................................................................................... 30

.......................................................................................................... 30

.......................................................................................................... 30

2

Page 3

6.5 Configuration par défaut d'AVG

.......................................................................................................... 31

7. Interface utilisateur AVG

8. Composants AVG

........................................................................................................................ 32

7.1 Menu système

7.1.1 Fichier

7.1.2 Composants

7.1.3 Historique

7.1.4 Outils

7.1.5 Aide

7.2 Informations sur l'état de la sécurité

7.3 Liens d'accès rapide

7.4 Présentation des composants

7.5 Statistiques

7.6 Icône de la barre d'état système

.......................................................................................................... 33

.......................................................................................................... 33

.......................................................................................................... 33

.......................................................................................................... 33

.......................................................................................................... 33

.......................................................................................................... 33

.......................................................................................................... 36

.......................................................................................................... 37

.......................................................................................................... 38

.......................................................................................................... 39

.......................................................................................................... 40

........................................................................................................................ 41

8.1 Anti-Virus

8.1.1 Principes de l'Anti-Virus

8.1.2 Interface de l'Anti-Virus

8.2 Anti-Spyware

8.2.1 Principes de l'Anti-Spyware

8.2.2 Interface de l'Anti-Spyware

8.3 Anti-Spam

8.3.1 Principes de l'Anti-Spam

8.3.2 Interface de l'Anti-Spam

8.4 Anti-Rootkit

8.4.1 Principes de l'Anti-Rootkit

8.4.2 Interface de l'Anti-Rootkit

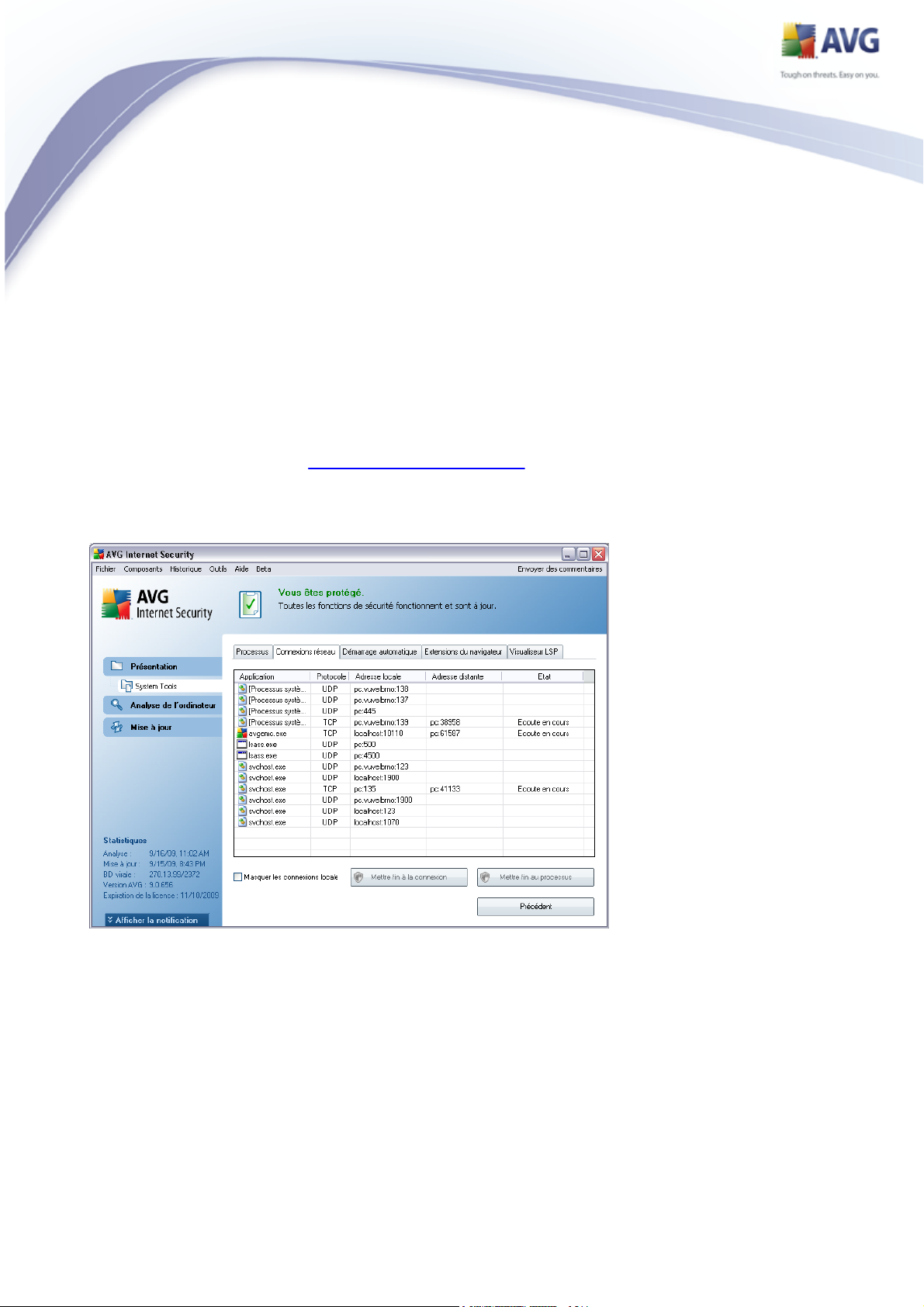

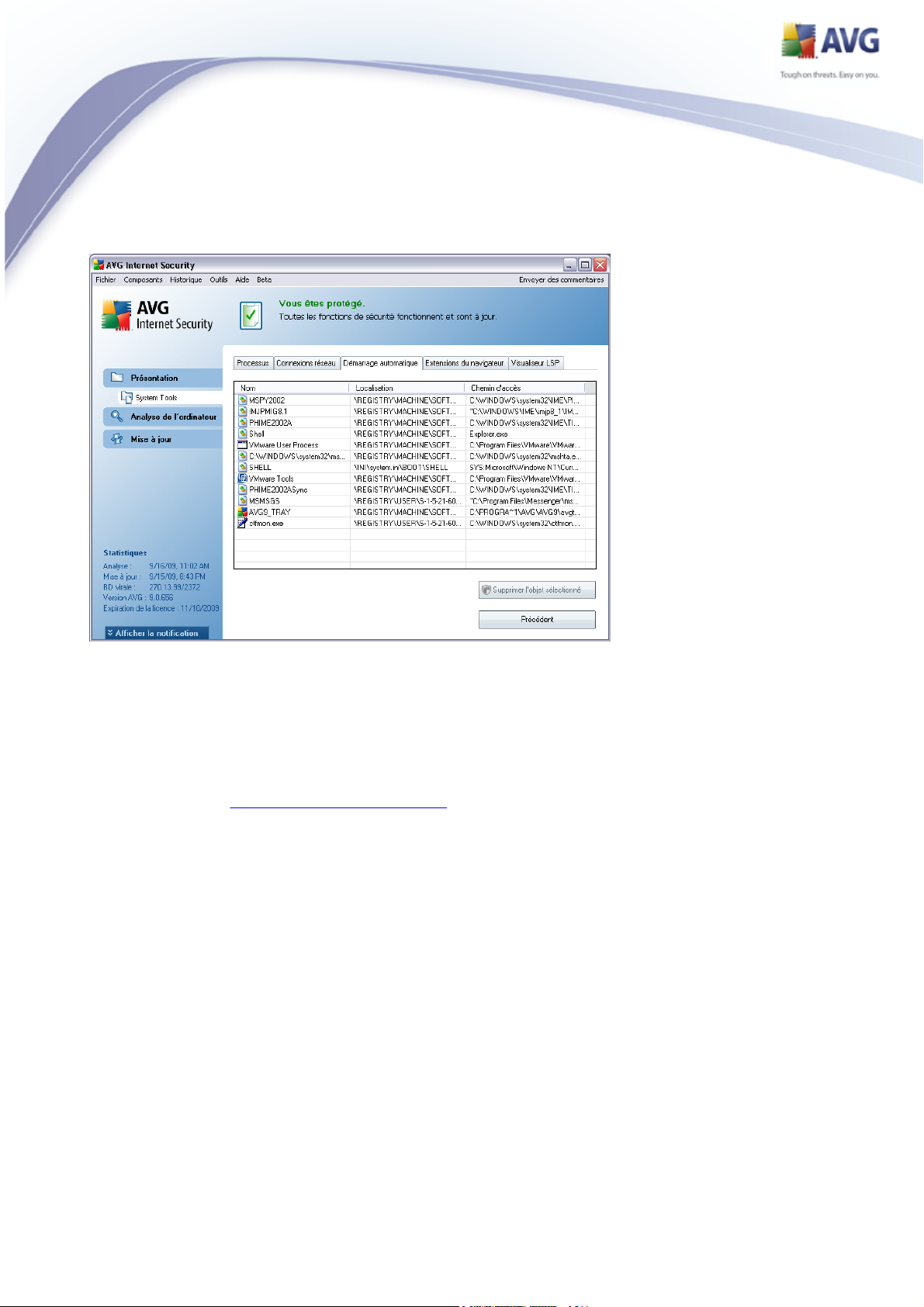

8.5 System Tools

8.5.1 Processus

8.5.2 Connexions réseau

8.5.3 Démarrage automatique

8.5.4 Extensions du navigateur

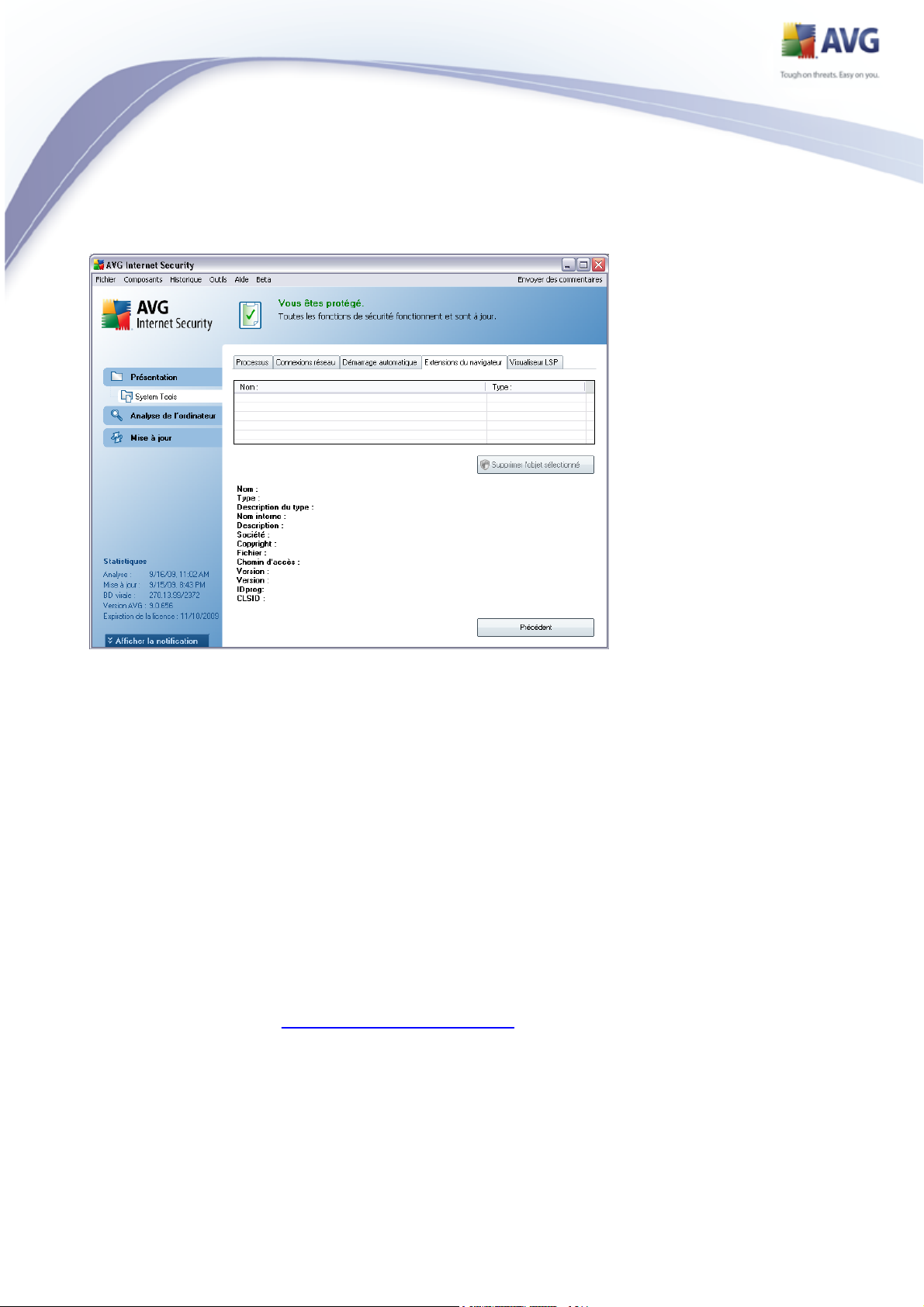

8.5.5 Visualiseur LSP

8.6 Pare-Feu

8.6.1 Principes de fonctionnement du pare-feu

8.6.2 Profils de pare-feu

8.6.3 Interface du Pare-feu

.......................................................................................................... 41

.......................................................................................................... 41

.......................................................................................................... 41

.......................................................................................................... 43

.......................................................................................................... 43

.......................................................................................................... 43

.......................................................................................................... 45

.......................................................................................................... 45

.......................................................................................................... 45

.......................................................................................................... 47

.......................................................................................................... 47

.......................................................................................................... 47

.......................................................................................................... 49

.......................................................................................................... 49

.......................................................................................................... 49

.......................................................................................................... 49

.......................................................................................................... 49

.......................................................................................................... 49

.......................................................................................................... 56

.......................................................................................................... 56

.......................................................................................................... 56

.......................................................................................................... 56

3

Page 4

8.7 Scanner e-mail

8.7.1 Principes du Scanner e-mail

8.7.2 Interface du Scanner e-mail

8.7.3 Détection du Scanner e-mail

8.8 Identity Protection

8.8.1 Principes d'Identity Protection

8.8.2 Interface d'Identity Protection

8.9 Licence

8.10 LinkScanner

8.10.1 Principes de LinkScanner

8.10.2 Interface de LinkScanner

8.10.3 AVG Search-Shield

8.10.4 AVG Active Surf-Shield

8.11 Bouclier Web

8.11.1 Principes du Bouclier Web

8.11.2 Interface du Bouclier Web

8.11.3 Détection Bouclier Web

8.12 Bouclier résident

8.12.1 Principes du Bouclier résident

8.12.2 Interface du Bouclier résident

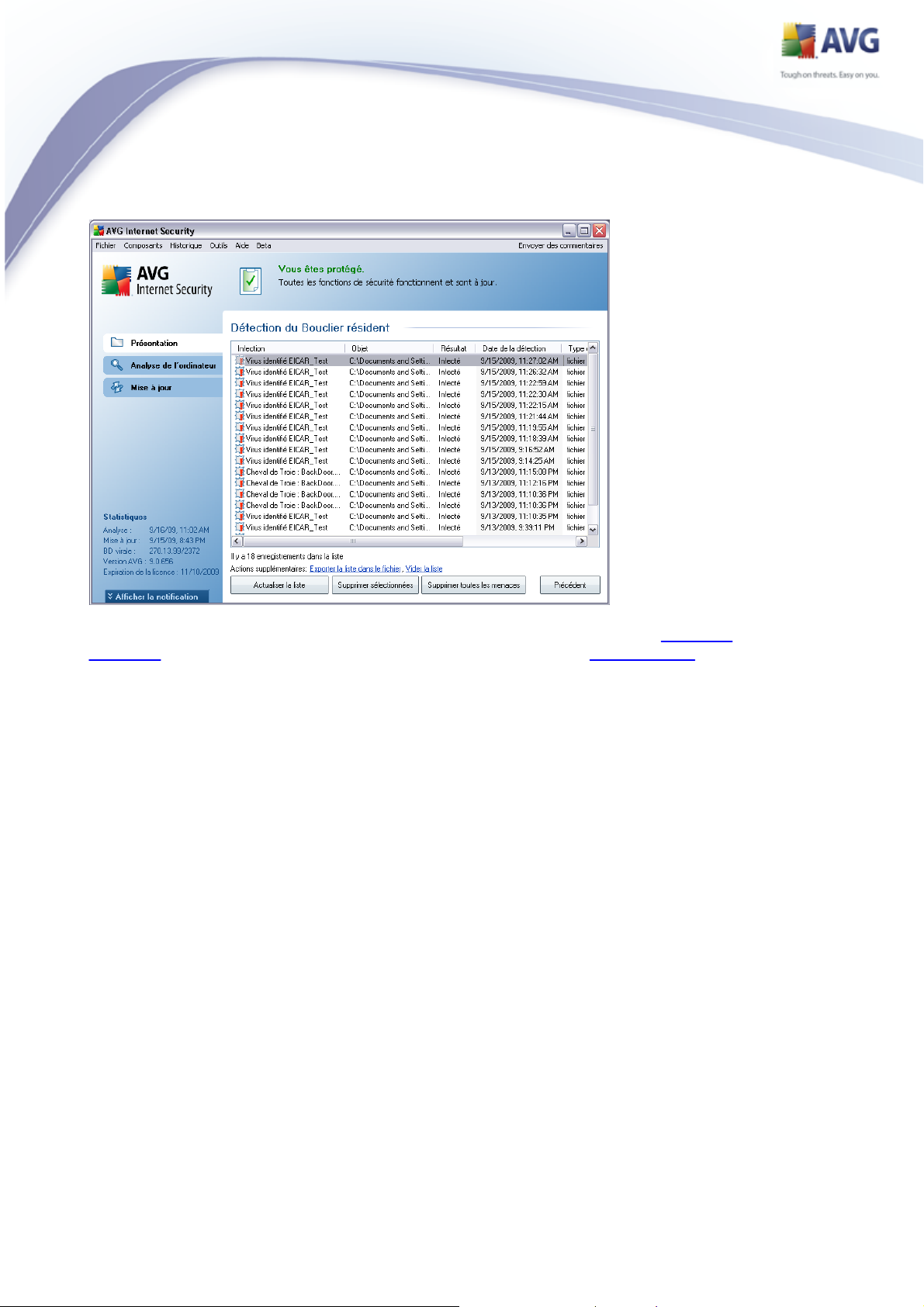

8.12.3 Détection du Bouclier résident

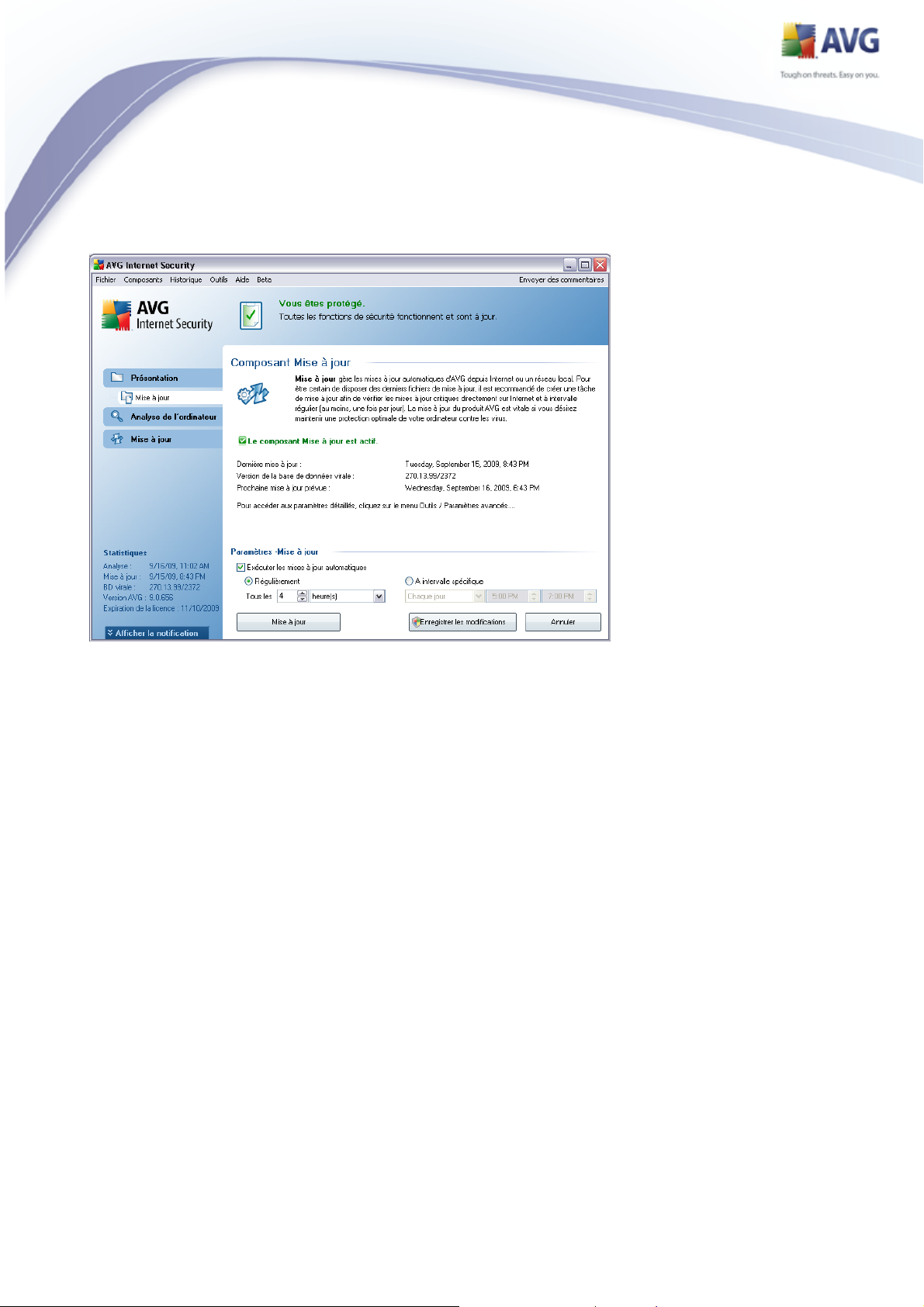

8.13 Mise à jour

8.13.1 Principes du composant Mise à jour

8.13.2 Interface du composant Mise à jour

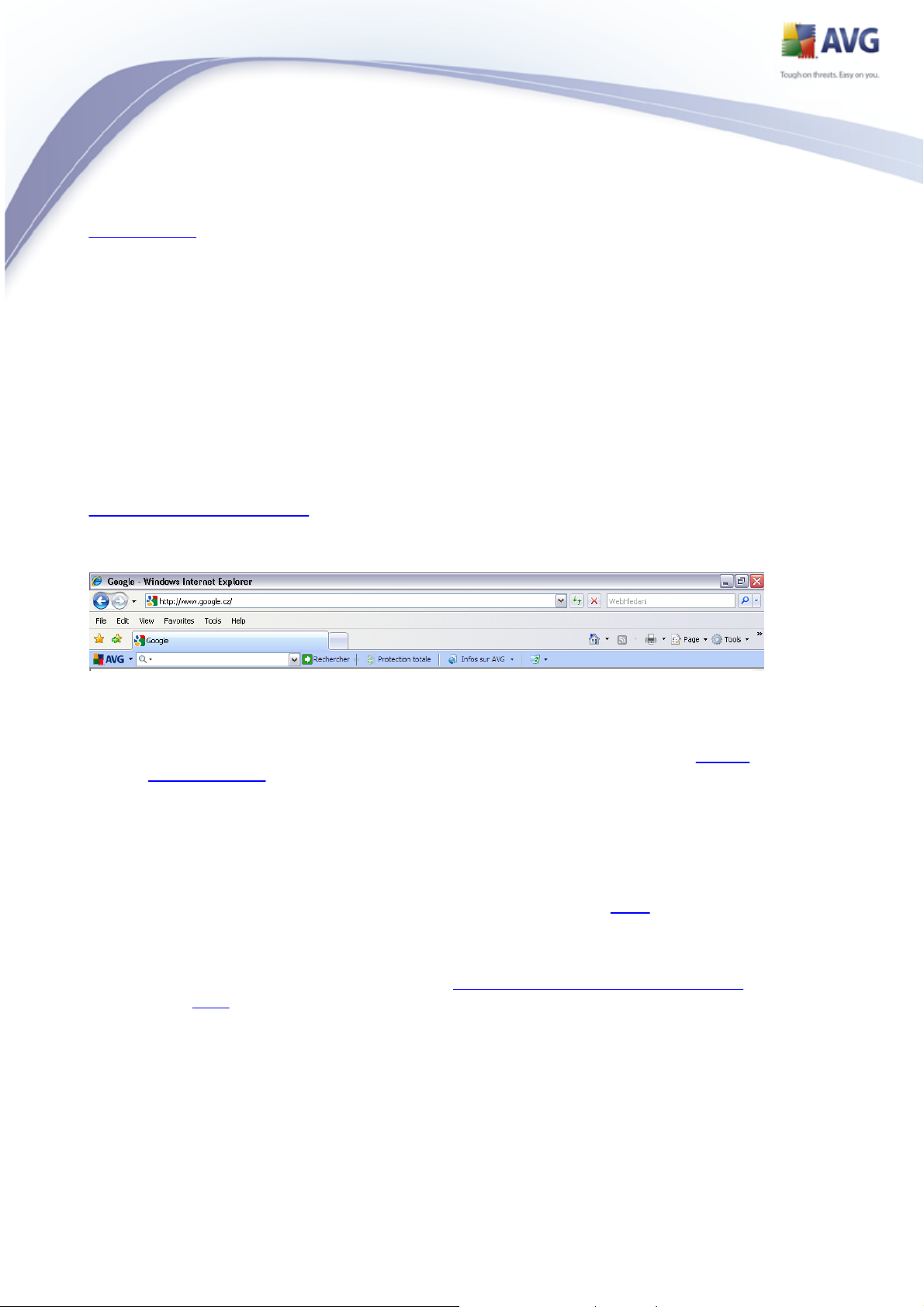

8.14 Barre d'outils de sécurité AVG

8.14.1 Barre d'outils de sécurité AVG Interface

8.14.2 Options de la Barre d'outils de sécurité AVG

.......................................................................................................... 61

.......................................................................................................... 61

.......................................................................................................... 61

.......................................................................................................... 61

.......................................................................................................... 65

.......................................................................................................... 65

.......................................................................................................... 65

.......................................................................................................... 68

.......................................................................................................... 69

.......................................................................................................... 69

.......................................................................................................... 69

.......................................................................................................... 69

.......................................................................................................... 69

.......................................................................................................... 73

.......................................................................................................... 73

.......................................................................................................... 73

.......................................................................................................... 73

.......................................................................................................... 78

.......................................................................................................... 78

.......................................................................................................... 78

.......................................................................................................... 78

.......................................................................................................... 83

.......................................................................................................... 83

.......................................................................................................... 83

.......................................................................................................... 86

.......................................................................................................... 86

.......................................................................................................... 86

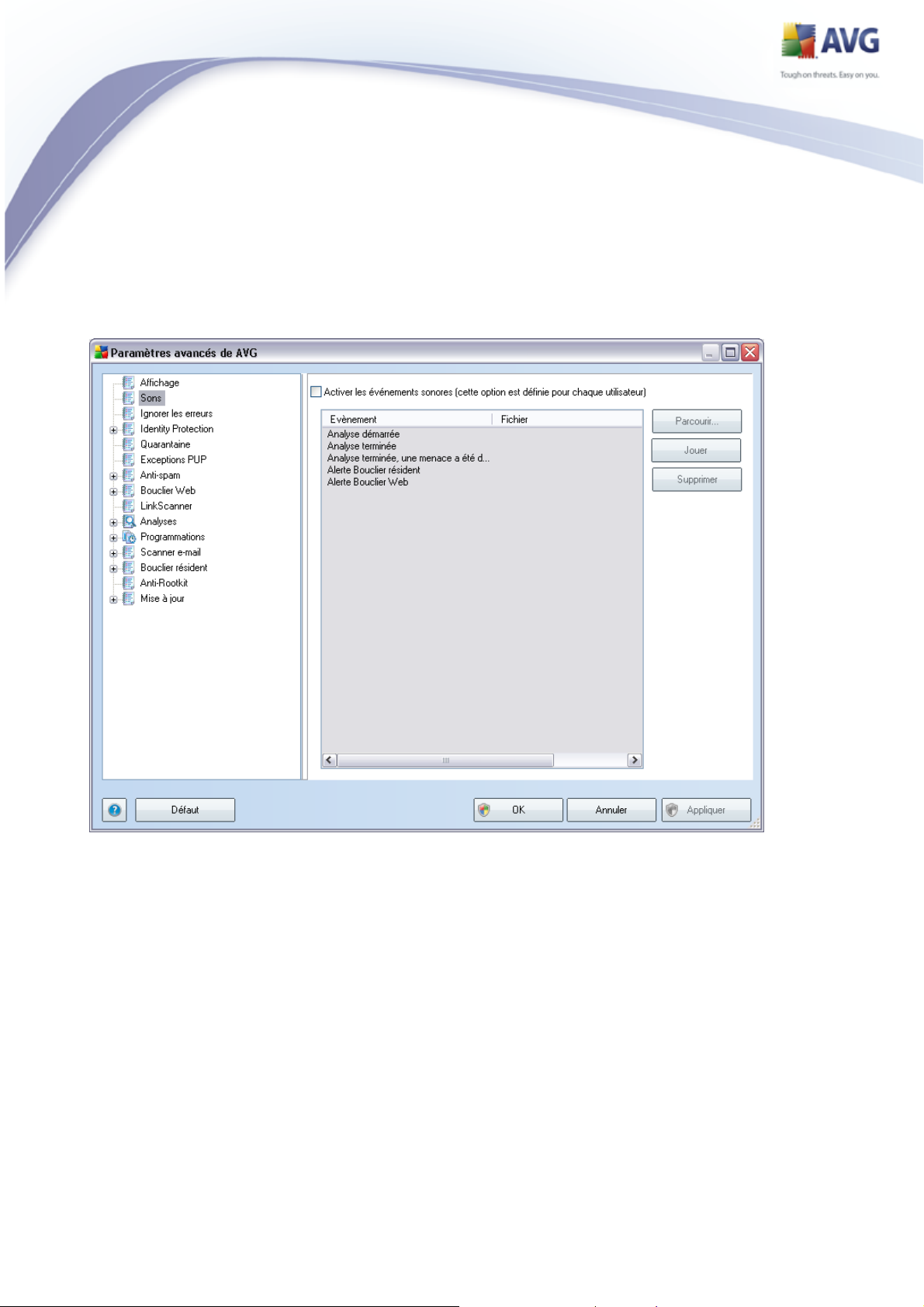

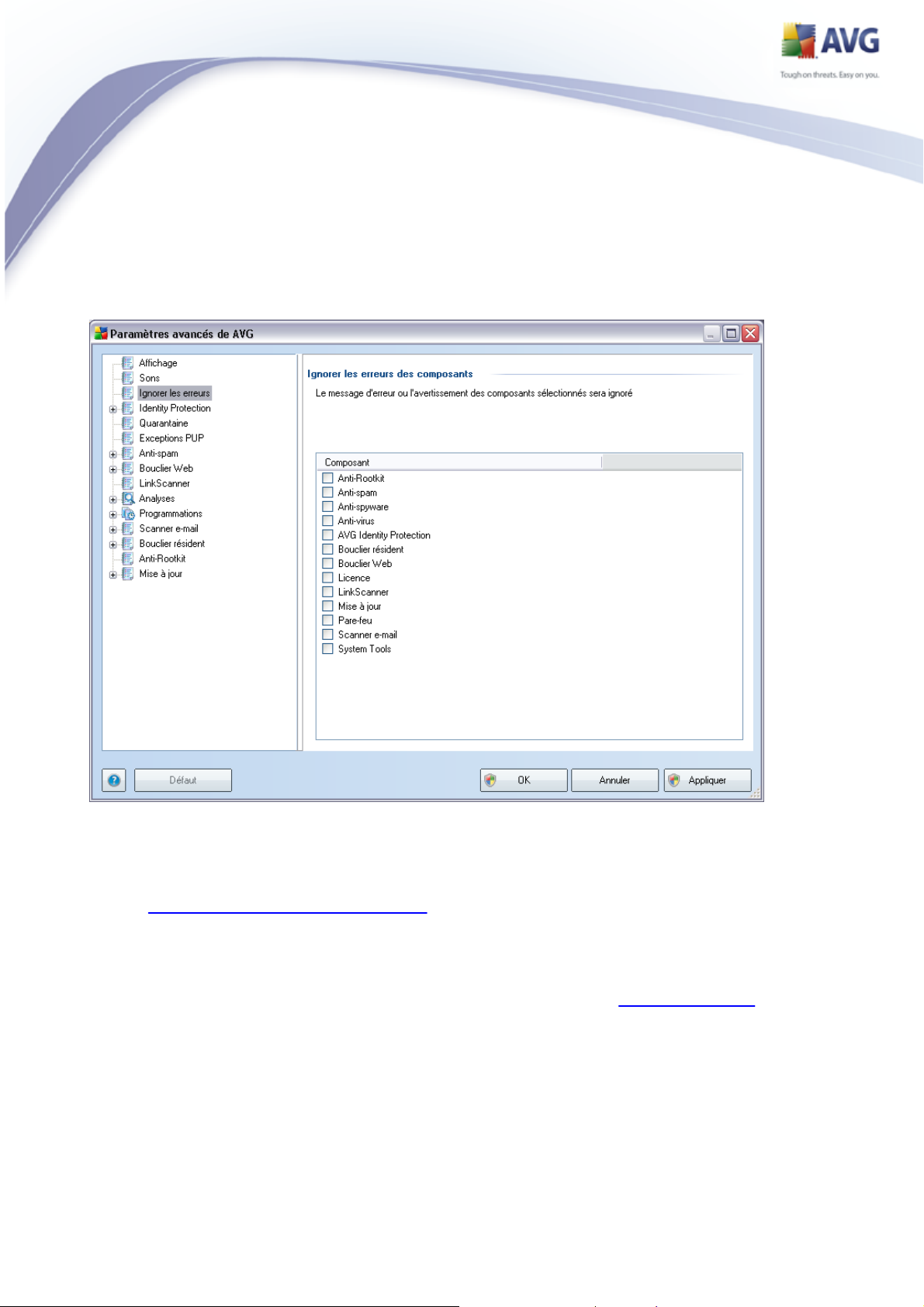

9. Paramètres avancés d'AVG

........................................................................................................................ 93

9.1 Affichage

9.2 Sons

9.3 Ignorer les erreurs

9.4 Identity Protection

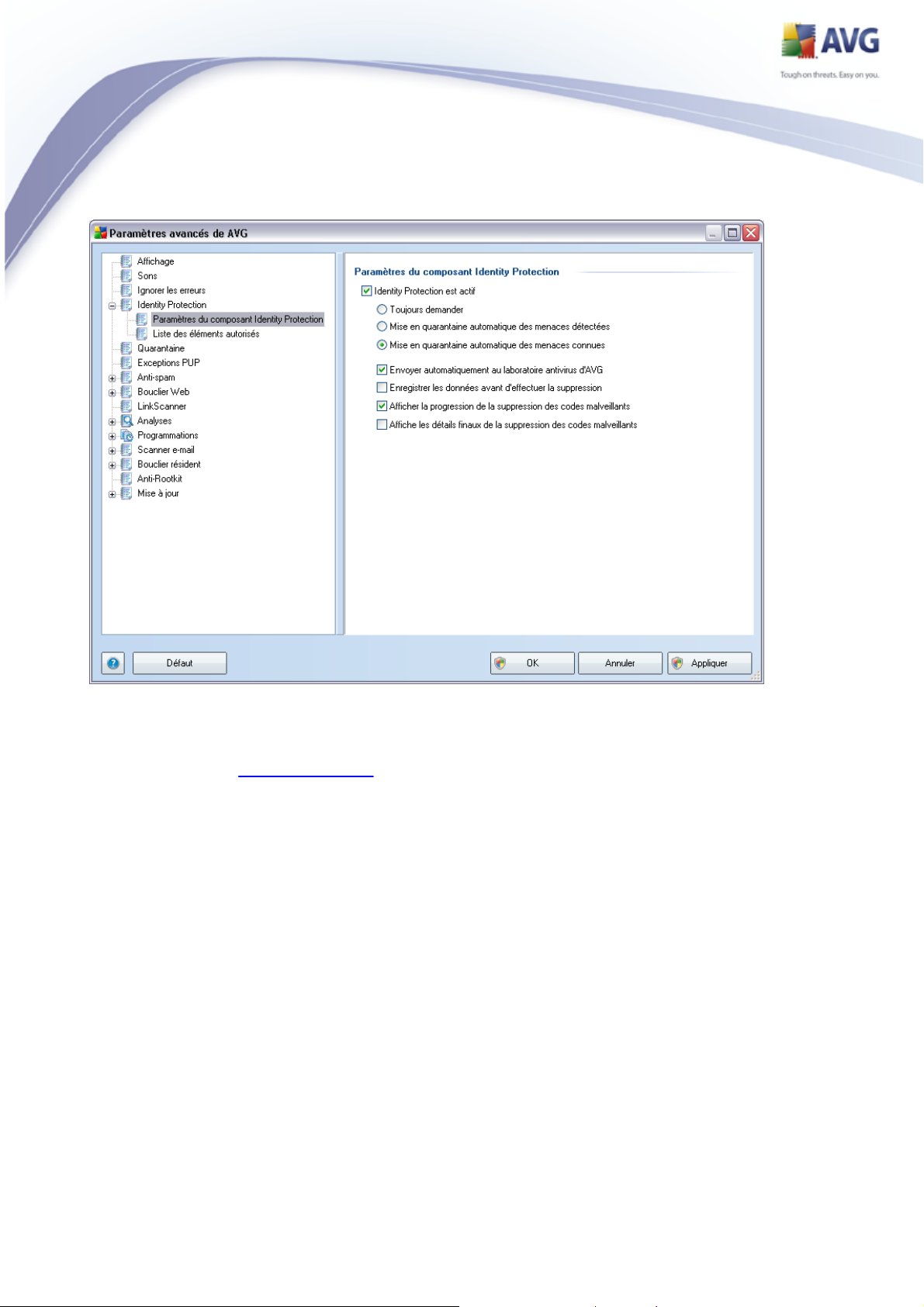

9.4.1 Paramètres d'Identity Protection

9.4.2 Liste des éléments autorisés

9.5 Quarantaine

9.6 Exceptions PUP

9.7 Anti-Spam

.......................................................................................................... 93

.......................................................................................................... 96

.......................................................................................................... 97

.......................................................................................................... 98

.......................................................................................................... 98

.......................................................................................................... 98

.......................................................................................................... 102

.......................................................................................................... 103

.......................................................................................................... 105

4

Page 5

9.7.1 Paramètres

9.7.2 Performances

9.7.3 RBL

9.7.4 Liste blanche

9.7.5 Liste noire

9.7.6 Paramètres avancés

9.8 Bouclier Web

9.8.1 Protection Web

9.8.2 Messagerie instantanée

9.9 LinkScanner

9.10 Analyses

9.10.1 Analyse complète

9.10.2 Analyse contextuelle

9.10.3 Analyse zones sélectionnées

9.10.4 Analyse du dispositif amovible

9.11 Programmations

9.11.1 Analyse programmée

9.11.2 Programmation de la mise à jour de la base de données virale

9.11.3 Programmation de la mise à jour du programme

9.11.4 Programmation de la mise à jour de l'anti-spam

9.12 Scanner e-mail

9.12.1 Certification

9.12.2 Filtrage des messages

9.12.3 Journaux et résultats

9.12.4 Serveurs

9.13 Bouclier résident

9.13.1 Paramètres avancés

9.13.2 Répertoires exclus

9.13.3 Fichiers exclus

9.14 Anti-rootkit

9.15 Mise à jour

9.15.1 Proxy

9.15.2 Numérotation

9.15.3 URL

9.15.4 Gérer

9.16 Administration à distance

.......................................................................................................... 105

.......................................................................................................... 105

.......................................................................................................... 105

.......................................................................................................... 105

.......................................................................................................... 105

.......................................................................................................... 105

.......................................................................................................... 117

.......................................................................................................... 117

.......................................................................................................... 117

.......................................................................................................... 121

.......................................................................................................... 122

.......................................................................................................... 122

.......................................................................................................... 122

.......................................................................................................... 122

.......................................................................................................... 122

.......................................................................................................... 129

.......................................................................................................... 129

.......................................................................................................... 129

.......................................................................................................... 129

.......................................................................................................... 129

.......................................................................................................... 142

.......................................................................................................... 142

.......................................................................................................... 142

.......................................................................................................... 142

.......................................................................................................... 142

.......................................................................................................... 150

.......................................................................................................... 150

.......................................................................................................... 150

.......................................................................................................... 150

.......................................................................................................... 156

.......................................................................................................... 157

.......................................................................................................... 157

.......................................................................................................... 157

.......................................................................................................... 157

.......................................................................................................... 157

.......................................................................................................... 164

........................................................................................................................ 166

10. Paramètres du Pare-feu

5

Page 6

10.1 Généralités

10.2 Sécurité

10.3 Profils de zones et d'adaptateurs

10.4 Journaux

10.5 Profils

10.5.1 Informations sur le profil

10.5.2 Réseaux définis

10.5.3 Applications

10.5.4 Services système

........................................................................................................................ 183

11. Analyse AVG

.......................................................................................................... 166

.......................................................................................................... 167

.......................................................................................................... 168

.......................................................................................................... 169

.......................................................................................................... 171

.......................................................................................................... 171

.......................................................................................................... 171

.......................................................................................................... 171

.......................................................................................................... 171

11.1 Interface d'analyse

11.2 Analyses prédéfinies

11.2.1 Analyse complète

11.2.2 Analyse zones sélectionnées

11.2.3 Analyse Anti-Rootkit

11.3 Analyse contextuelle

11.4 Analyse depuis la ligne de commande

11.4.1 Paramètres d'analyse CMD

11.5 Programmation de l'analyse

11.5.1 Paramètres de la programmation

11.5.2 Comment faire l'analyse

11.5.3 Objets à analyser

11.6 Résultats d'analyse

11.7 Détails des résultats d'analyse

11.7.1 Onglet Résultats d'analyse

11.7.2 Onglet Infections

11.7.3 Onglet Spywares

11.7.4 Onglet Avertissements

11.7.5 Onglet Rootkits

11.7.6 Onglet Informations

11.8 Quarantaine

.......................................................................................................... 183

.......................................................................................................... 184

.......................................................................................................... 184

.......................................................................................................... 184

.......................................................................................................... 184

.......................................................................................................... 194

.......................................................................................................... 195

.......................................................................................................... 195

.......................................................................................................... 198

.......................................................................................................... 198

.......................................................................................................... 198

.......................................................................................................... 198

.......................................................................................................... 208

.......................................................................................................... 210

.......................................................................................................... 210

.......................................................................................................... 210

.......................................................................................................... 210

.......................................................................................................... 210

.......................................................................................................... 210

.......................................................................................................... 210

.......................................................................................................... 219

........................................................................................................................ 221

12. Mises à jour d'AVG

12.1 Niveaux de mise à jour

12.2 Types de mises à jour

12.3 Processus de mise à jour

........................................................................................................................ 223

13. Journal des évènements

.......................................................................................................... 221

.......................................................................................................... 221

.......................................................................................................... 221

6

Page 7

........................................................................................................................ 225

14. FAQ et assistance technique

7

Page 8

1. Introduction

Ce manuel utilisateur fournit une documentation complète sur AVG 9 Internet

Security.

Nous vous remercions d'avoir choisi AVG 9 Internet Security.

AVG 9 Internet Security figure parmi les produits AVG primés et a été conçu pour

assurer la sécurité de votre ordinateur et vous permettre de travailler en toute

sérénité. Comme toute la gamme des produits AVG, AVG 9 Internet Security a été

entièrement repensée, afin de livrer une protection AVG reconnue et certifiée sous

une présentation nouvelle, plus conviviale et plus efficace.

Votre tout nouveau produit AVG 9 Internet Security bénéficie d'une interface

transparente associée à une analyse encore plus approfondie et plus rapide.

D'avantage de fonctions de sécurité ont été automatisées pour plus de commodité et

des options utilisateur "intelligentes" ont été incluses de manière à adapter les

fonctions de sécurité à vos tâches quotidiennes. La convivialité n'a fait aucun

compromis à la sécurité !

AVG a été conçu et développé pour protéger vos activités en local et en réseau. Nous

espérons que vous profiterez pleinement de la protection du programme AVG et

qu'elle vous donnera entière satisfaction.

8

Page 9

2. Pré-requis à l'installation d'AVG

2.1. Systèmes d'exploitation pris en charge

AVG 9 Internet Security sert à protéger les stations de travail fonctionnant avec les

systèmes d'exploitation suivants :

· Windows 2000 Edition professionnelle SP4 + Correctif cumulatif 1

· Windows XP Edition familiale SP2

· Windows XP Edition professionnelle SP2

· Windows XP Edition professionnelle x64 Edition SP1

· Windows Vista (x86 et x64, toutes éditions confondues)

· Windows 7 (x86 et x64, toutes éditions confondues)

(et éventuellement les service packs de versions ultérieures pour certains systèmes

d'exploitation)

Remarque : Le composant Identity Protection n'est pas pris en charge par Windows

2000 et XP x64. Vous pouvez installer AVG 9 Internet Security sur ces systèmes

d'exploitation, mais sans le composant Identity Protection.

2.2. Configuration matérielle minimum

La configuration minimale pour AVG 9 Internet Security est la suivante :

· Processeur Intel Pentium 1,2 GHz

· 250 Mo d'espace disque dur (pour l'installation)

· 256 Mo libres de RAM

9

Page 10

3. Options d'installation

AVG peut être installé à partir du fichier d'installation disponible sur le CD-ROM

d'installation. Vous pouvez également télécharger la dernière version du fichier

d'installation sur le site Web d'AVG (http://www.avg.com/).

Avant de procéder à l'installation du programme AVG, nous vous

recommandons vivement de consulter le site Web d'AVG (http://www.avg.

com/) pour vérifier la présence de nouveaux fichiers d'installation. pour vous

assurer de posséder le dernier fichier d'installation en date d'AVG 9 Internet

Security.

Nous vous recommandons d'utiliser notre nouvel outil AVG Download

Manager qui vous aidera à choisir le fichier d'installation approprié !

Vous serez invité à saisir votre numéro d'achat/licence au cours du processus

d'installation. Vous devez être en possession de ce numéro avant de commencer

l'installation. Le numéro d'achat figure sur le coffret du CD-ROM. Si vous achetez une

copie d'AVG en ligne, le numéro de licence vous sera envoyé par mail.

10

Page 11

4. Gestionnaire de téléchargement AVG

Gestionnaire de téléchargement AVG est un outil simple qui vous aide à

sélectionner le fichier d'installation correspondant à votre produit. Sur la base des

données que vous avez fournies, le gestionnaire va sélectionner le produit, le type de

licence, les composantes souhaitées et la langue. Après cela, Gestionnaire de

téléchargement AVG va télécharger et exécuter la procédure d'installation

correspondante.

Avertissement: Sachez que le Gestionnaire de téléchargement AVG ne prend pas en

charge le téléchargement des Editions Réseau et SBS ; il fonctionne uniquement sous

Windows 2000 SP4 + Pack correctif cumulatif, Windows XP SP2 et version supérieure

et Windows Vista (toutes les éditions).

Gestionnaire de téléchargement AVG disponible en téléchargement sur le site

Web d'AVGhttp://www.avg.com/ Vous trouverez ci-dessous une brève description de

chaque action que vous devez prendre au cours de la Gestionnaire de

téléchargement AVG :

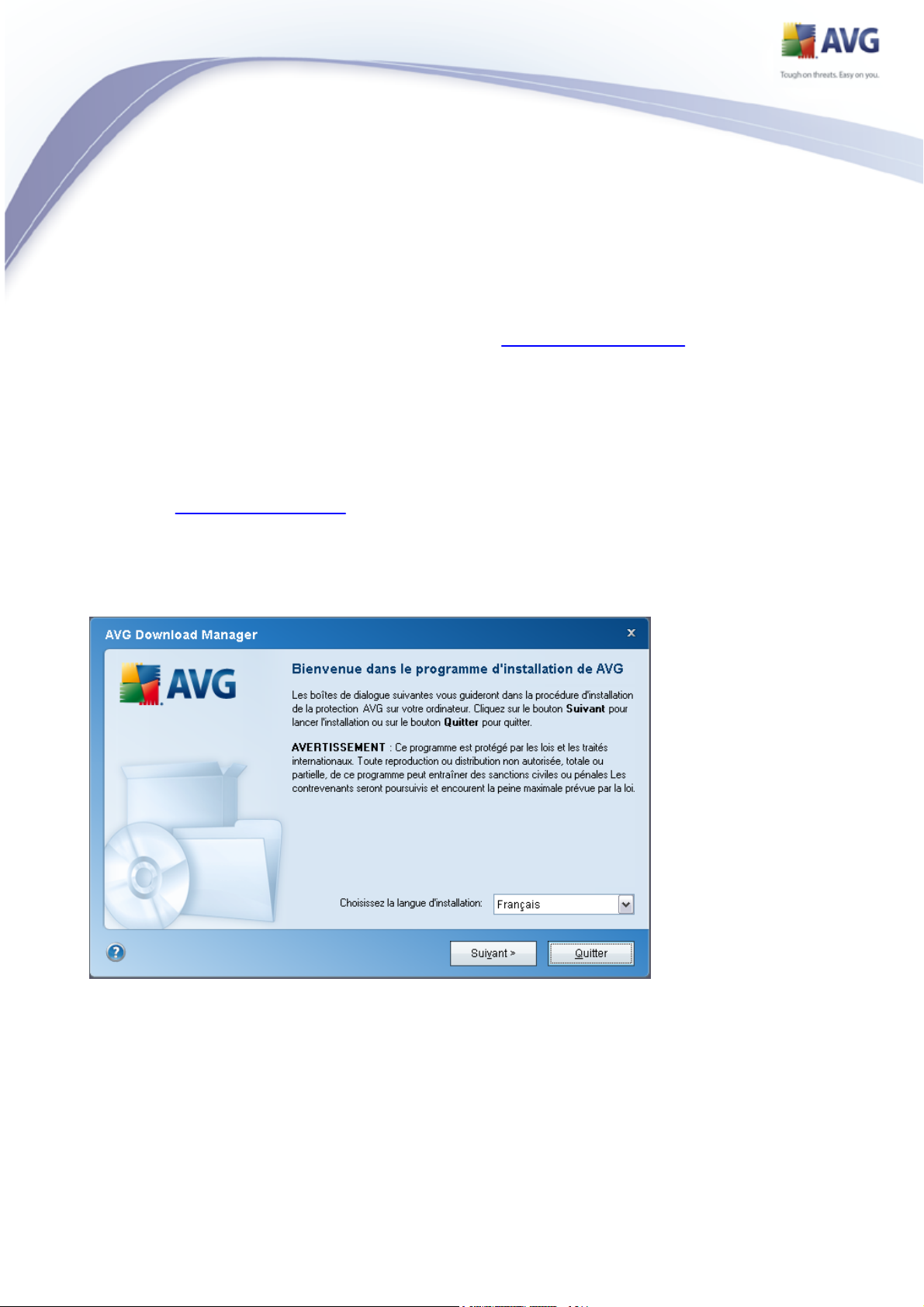

4.1. Sélection de la langue

Dans la première étape de Gestionnaire de téléchargement AVG , sélectionnez la

langue d'installation dans le menu déroulant. Notez que la langue que vous

sélectionnez s'applique uniquement au processus d'installation ; une fois l'installation

11

Page 12

terminée, vous pourrez changer la langue directement à partir des paramètres du

programme. Cliquez ensuite sur le bouton Suivant pour passer à l'écran suivant.

4.2. Vérification de la connectivité

A l'étape suivante, Gestionnaire de téléchargement AVG vous allez vous connecter

à Internet afin que les mises à jour puissent être localisées. Vous ne pourrez

poursuivre la procédure de téléchargement que lorsque le Gestionnaire de

téléchargement AVG aura fini de tester la connectivité.

· Si le test de connexion n'aboutit pas, assurez vous que vous êtes

effectivement connecté à Internet. Puis cliquez sur le bouton Réessayer

· Si vous utilisez une connexion proxy pour accéder à Internet, cliquez sur le

bouton Paramètres proxy afin de spécifier les informations appropriées.

12

Page 13

· Si la vérification s'effectue avec succès, cliquez sur le bouton Suivant pour

continuer.

13

Page 14

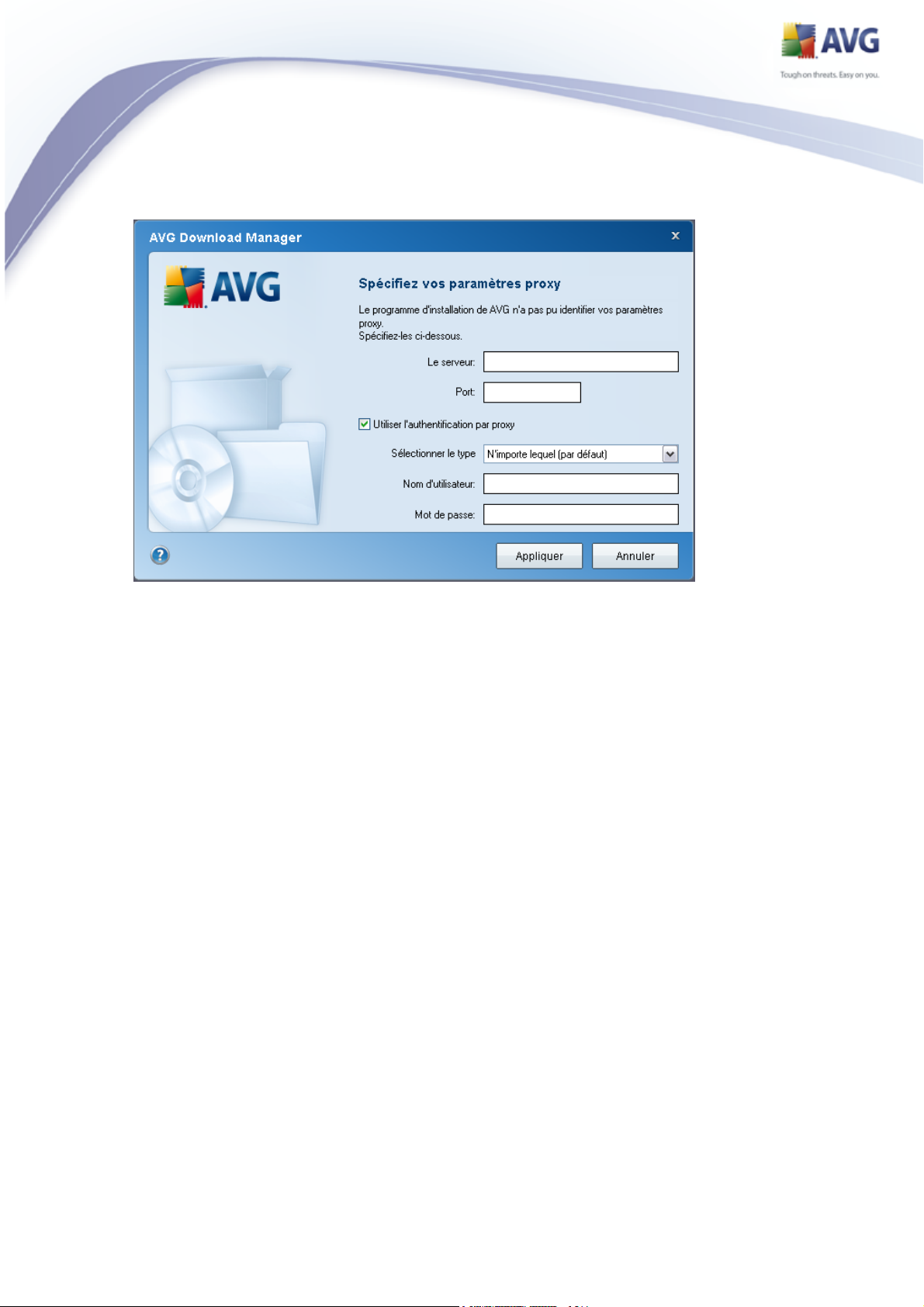

4.3. Paramètres proxy

Si Gestionnaire de téléchargement AVG n'a pas pu identifier vos paramètres

proxy, vous devez les indiquer manuellement. Indiquez les données suivantes :

· Serveur : entrez un nom de serveur proxy ou une adresse IP valide

· Port : fournissez le numéro de port respectif

· Utiliser l'authentification proxy : si votre serveur proxy exige une

authentification, cochez cette case.

· Sélectionner l'authentification : dans le menu déroulant, sélectionnez le

type d'authentification. Nous vous recommandons vivement de conserver les

valeurs par défaut (le serveur proxy vous indiquera alors automatiquement les

données requises). Cependant, si vous êtes un utilisateur chevronné, vous

pouvez également choisir l'option Standard (exigée par certains serveurs) ou

l'option NTLM (exigée par tous les serveurs ISA). Saisissez un nom valide

ainsi qu'un Mot de passe (optionnel).

Confirmez les paramètres en cliquant sur le bouton Appliquer et suivez les

indications donnée dans la prochaine étape de Gestionnaire de téléchargement

AVG.

14

Page 15

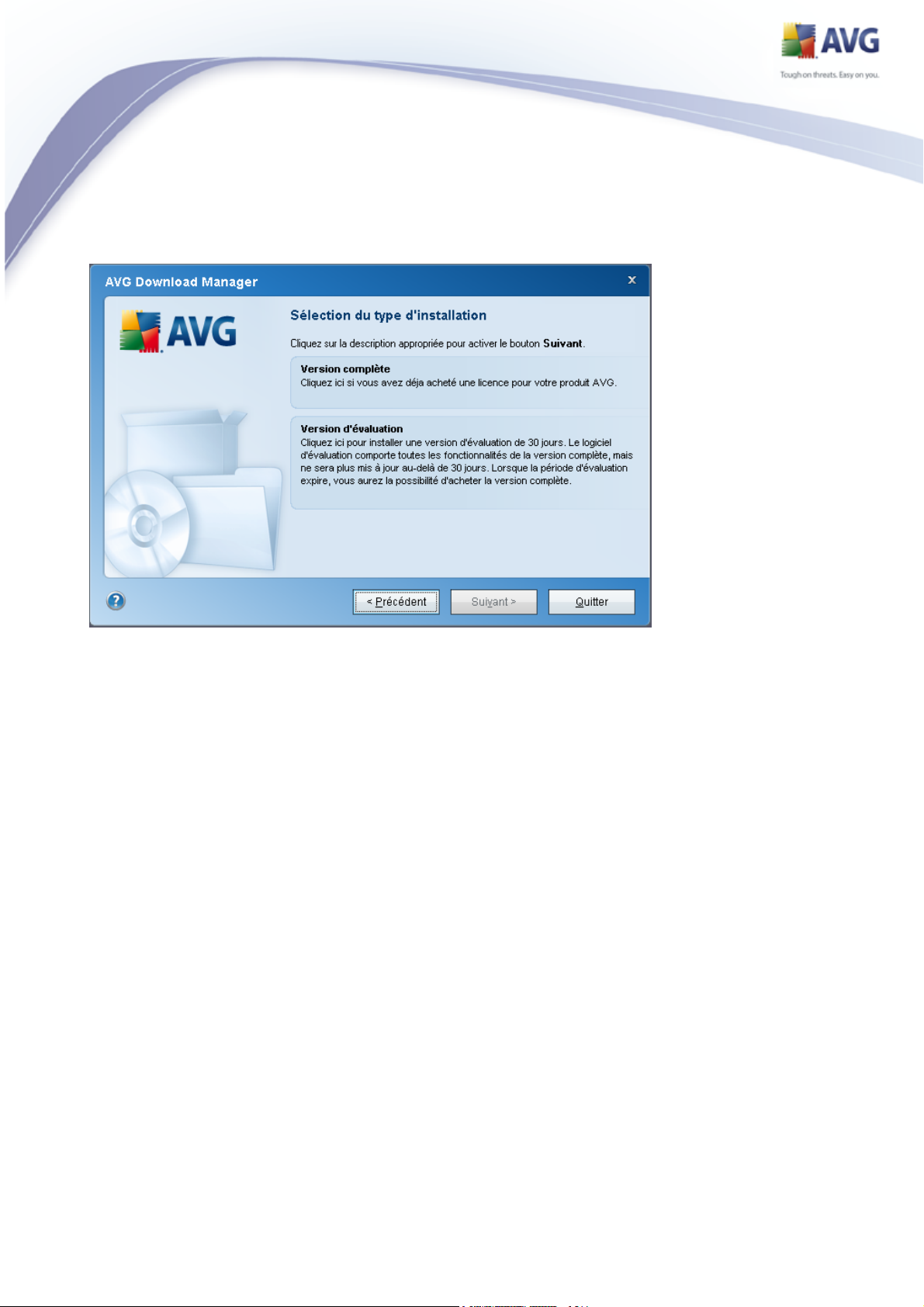

4.4. Choix du type de licence

Au cours de cette étape, vous êtes invité à choisir le type de licence du produit à

télécharger. La description fournie vous aide à sélectionner celui qui vous convient le

mieux :

· Version complète : par exemple AVG Anti-Virus, AVG Anti-Virus plus

Pare-feu ou AVG Internet Security

· Version d'évaluation : vous donne la possibilité d'utiliser toutes les

fonctionnalités du produit AVG complet, pour une durée de 30 jours

· Version gratuite : fournit une protection gratuite aux particuliers, bien que

les fonctionnalités de l'application soient limitées ! En outre, la version

gratuite ne comporte pas toutes les fonctionnalités disponibles dans la version

payante.

15

Page 16

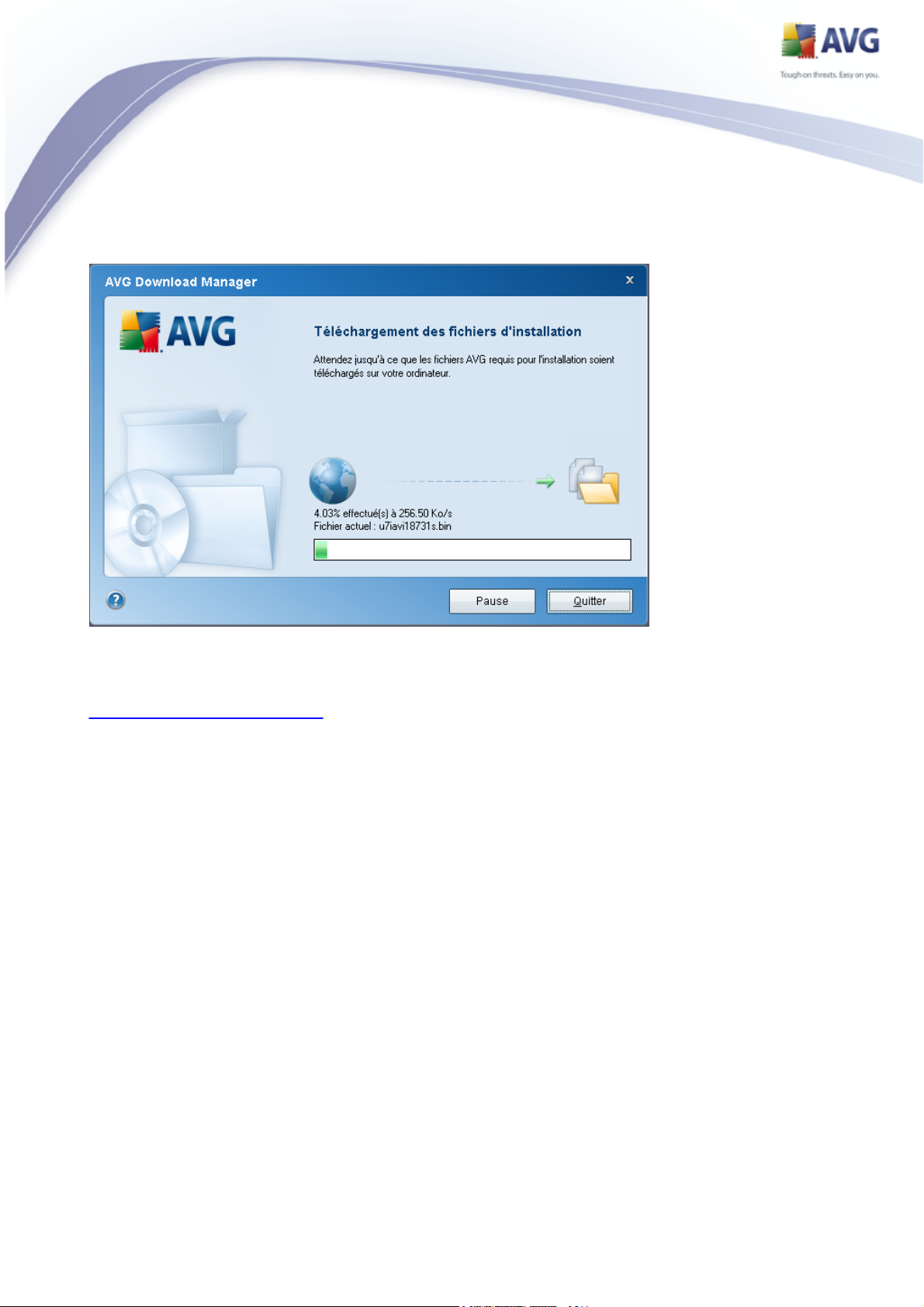

4.5. Télécharger les fichiers à installer

Vous avez maintenant fourni toutes les informations nécessaires pour que le

Gestionnaire de téléchargement AVG entame le téléchargement du fichier

d'installation et lance le processus d'installation. Vous pouvez maintenant passer au

Processus d'installation d'AVG.

16

Page 17

5. Processus d'installation d'AVG

Pour installer sur l'ordinateur, il est nécessaire d'obtenir le dernier fichier d'installation

disponible. AVG 9 Internet Security Vous pouvez utiliser le fichier d'installation

figurant sur le CD et fourni avec votre édition, mais il est fort probable qu'il soit déjà

périmé. En conséquence, nous vous recommandons de bien vouloir télécharger de

dernier fichier d'installation, depuis Internet. Téléchargez le fichier depuis le site Web

d'AVG http://www.avg.com/ ) / section Téléchargements. Vous pouvez également

utiliser notre nouvel outil AVG Download Manager qui vous aidera à créer et à

télécharger le conditionnement d'installation adapté à vos besoins, puis à lancer le

processus de téléchargement.

L'installation consiste à réaliser une série de tâches décrites à l'intérieur de boîtes de

dialogue. Dans la suivante, vous trouverez une explication de chaque boîte de

dialogue :

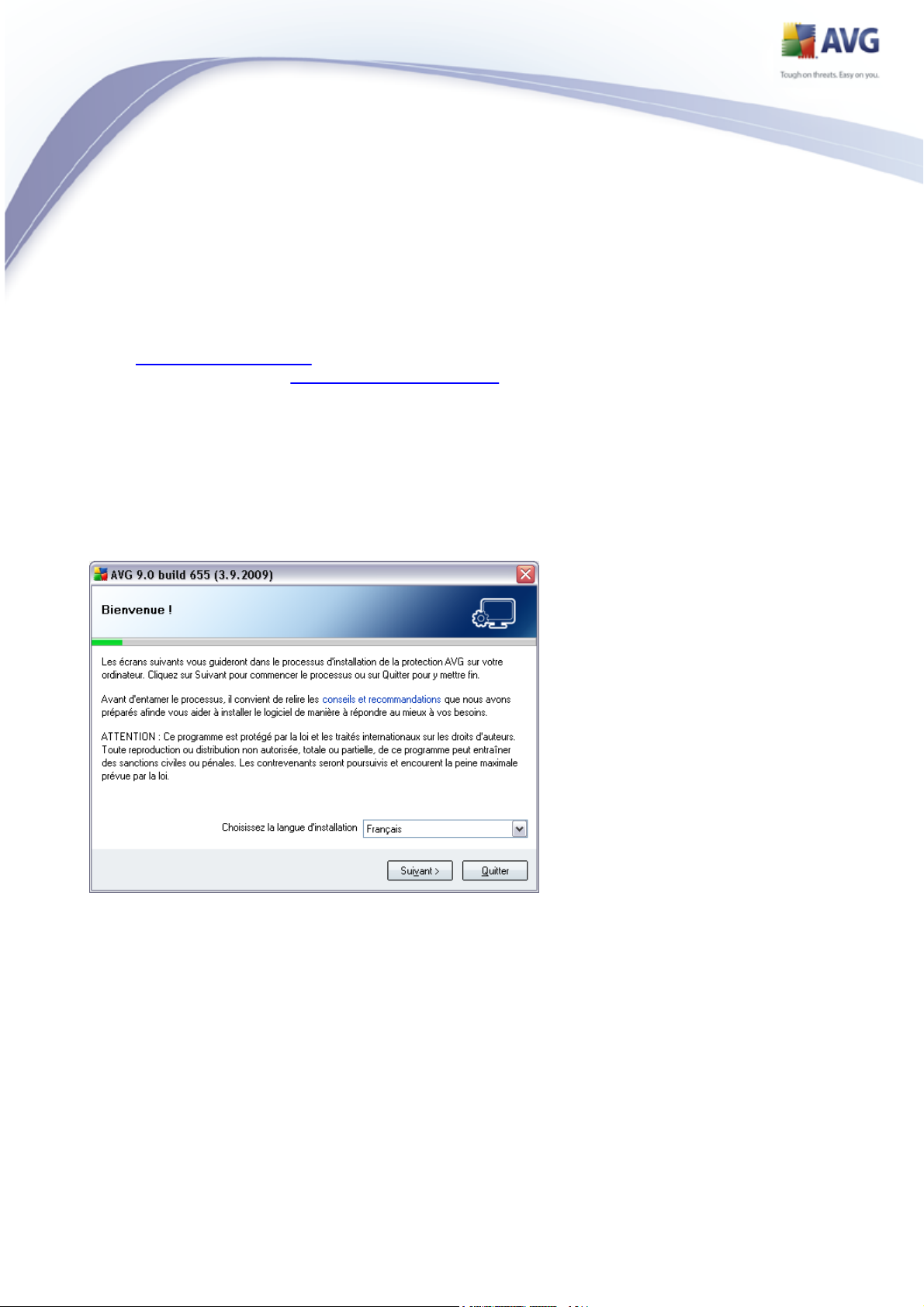

5.1. Lancement de l'installation

Le processus d'installation commence par l'affichage de la fenêtre Bienvenue dans

le programme d'installation AVG. Dans cette fenêtre, vous sélectionnez la langue

qui sera utilisée au cours de l'installation. Dans la partie inférieure de la fenêtre,

localisez l'option Choisissez la langue d'installation et sélectionnez la langue

désirée dans la liste déroulante. Cliquez ensuite sur le bouton Suivant pour confirmer

votre choix et passer à la boîte de dialogue suivante.

Attention : vous choisissez ici la langue qui sera utilisée pour l'installation

17

Page 18

uniquement. Vous ne choisissez pas la langue utilisée dans l'interface AVG ; vous

serez amené à le faire ultérieurement, au cours du processus d'installation.

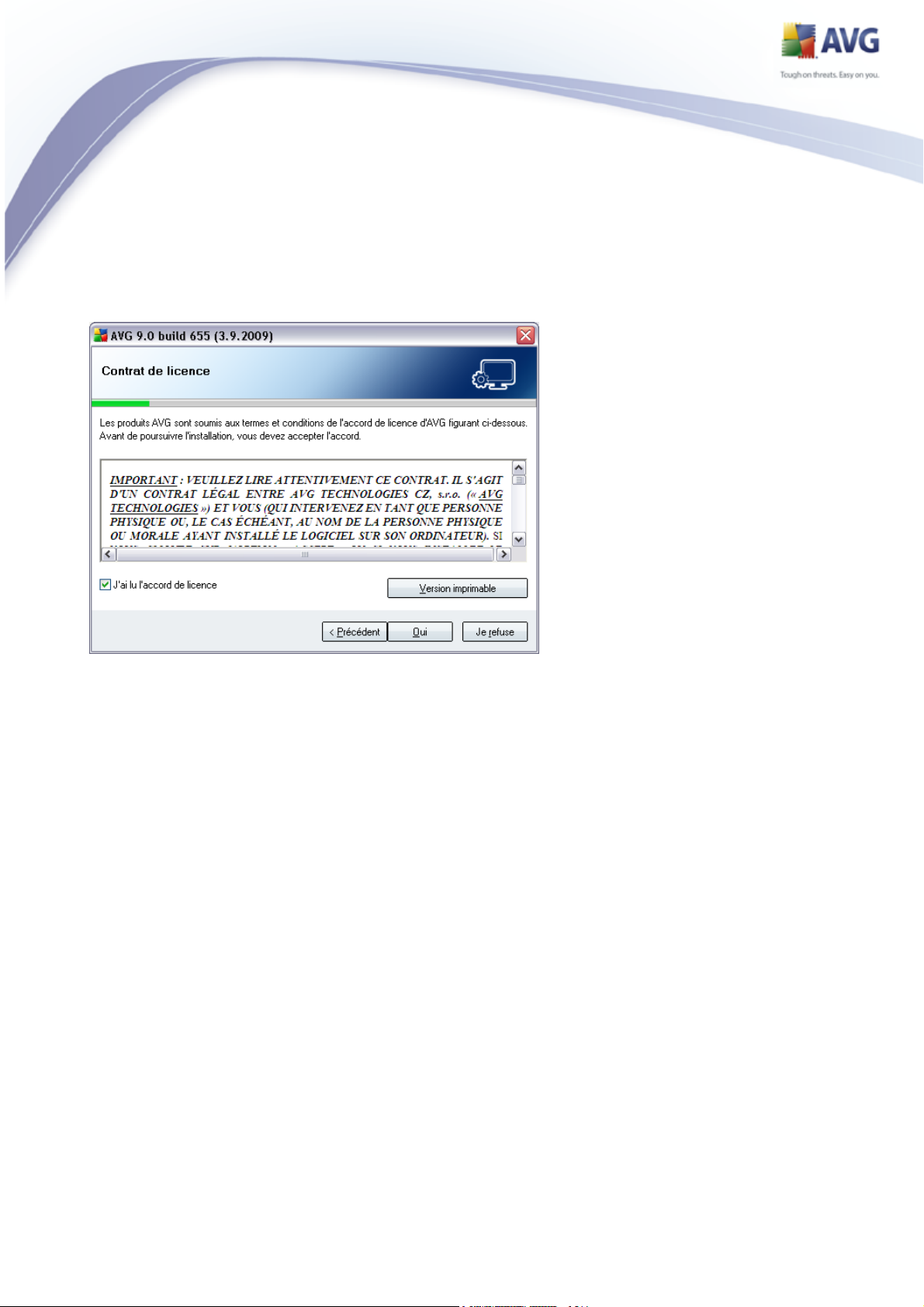

5.2. Contrat de licence

Le composant Licence affiche le texte complet de l'accord de licence avec AVG.

Lisez-le attentivement et confirmez que vous avez lu, compris et accepté le contrat en

cochant la case J'ai lu les termes du contrat de licence avant d'appuyer sur le

bouton Accepter.

Si vous n'acceptez pas les conditions de l'accord de licence, cliquez sur le bouton Je

refuse ; le processus d'installation prendra fin immédiatement.

5.3. Vérification de l'état du composant

Après avoir accepté les termes de l'accord de licence, vous êtes redirigé vers la boîte

de dialogue de Vérification de l'état du système. Cette boîte de dialogue ne

requiert aucune intervention de votre part : le système est vérifié avant le démarrage

de l'installation du programme AVG. Merci de patienter jusqu'à la fin du processus,

qui passe automatiquement à la boîte de dialogue suivante.

18

Page 19

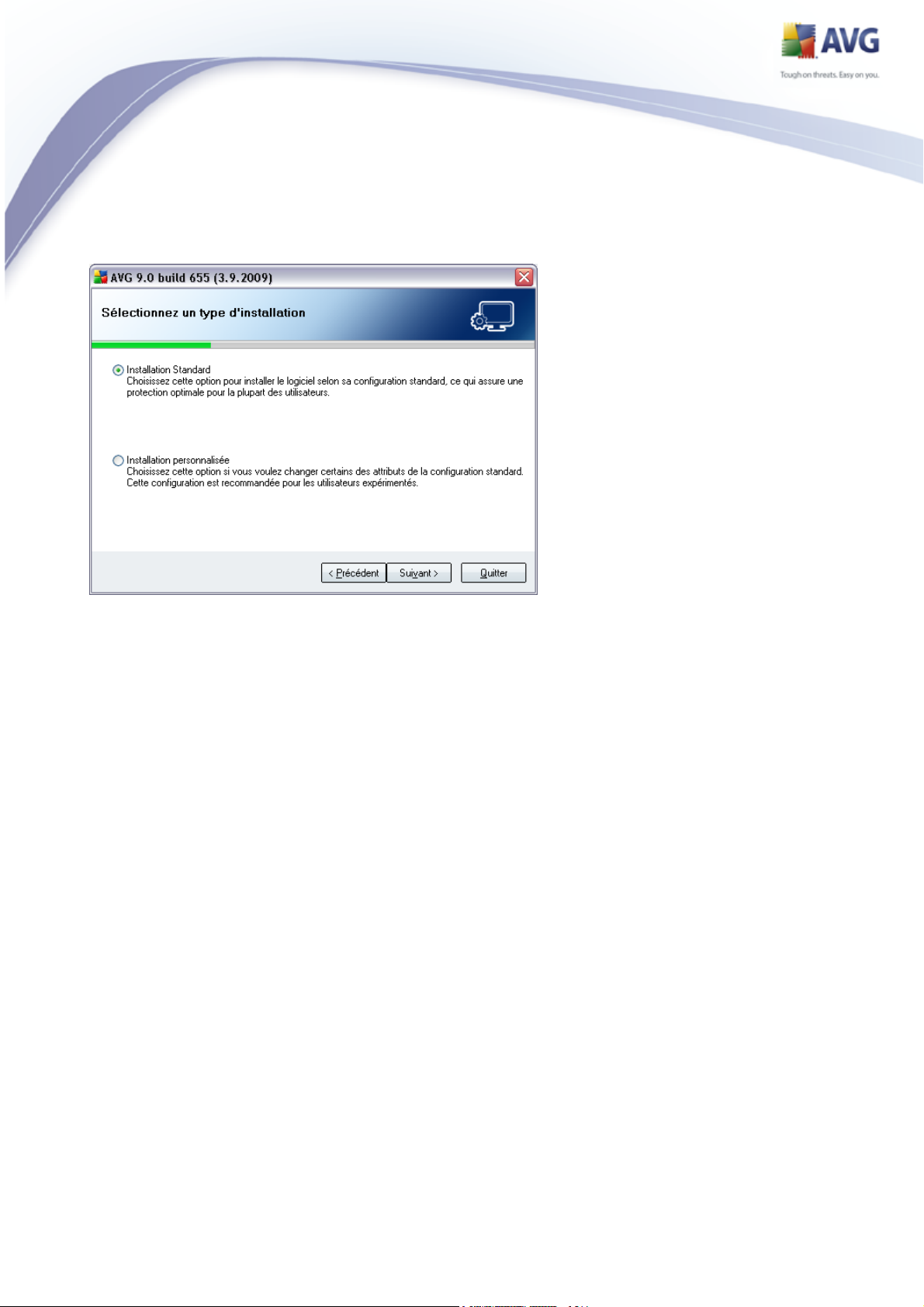

5.4. Sélection du type d'installation

La boîte de dialogue Sélectionnez un type d'installation propose deux options

d'installation : installation standard et installation personnalisée.

Dans la majorité des cas, il est recommandé d'adopter l'installation standard, qui

installe automatiquement le programme AVG selon les paramètres prédéfinis par

l'éditeur du logiciel. Cette configuration allie un maximum de sécurité et une

utilisation optimale des ressources. Si besoin est, vous avez toujours la possibilité de

modifier directement la configuration dans l'application AVG.

L'installation personnalisée est réservée aux utilisateurs expérimentés qui ont une

raison valable d'installer AVG selon des paramètres non standard. Cela leur permet

notamment d'adapter le programme à une configuration système spécifique.

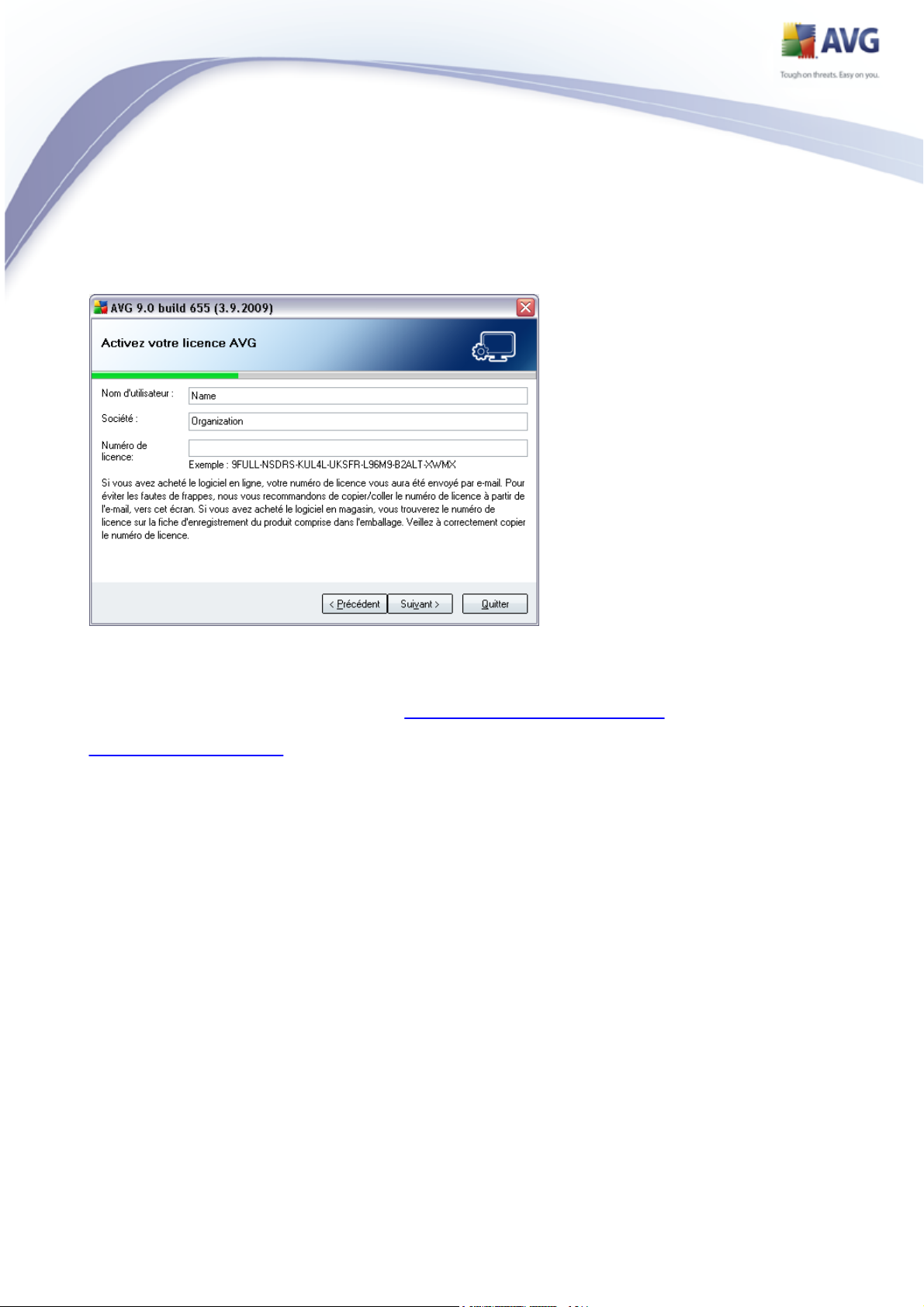

5.5. Activer votre licence AVG

Dans la boîte de dialogue Activer votre licence AVG, vous devez indiquer vos coordonnées d'enregistrement. Saisissez votre nom (champ Nom d'utilisateur) et le nom de votre (champ Société).

Saisissez ensuite votre numéro de licence/d'achat dans le champ Numéro de licence

. Le numéro d'achat se trouve sur la pochette du CD-ROM dans l'emballage du

produit AVG 9 Internet Security . Le numéro de licence figure dans le mail de

confirmation que vous avez reçu après avoir acheté le produit AVG 9 Internet

19

Page 20

Security par Internet. Vous devez saisir le numéro tel qu'il apparaît. Si le numéro de

licence est disponible au format électronique (par exemple, dans un mail), il est

recommandé de l'insérer à l'aide de la méthode copier-coller.

Cliquez sur le bouton Suivant pour continuer le processus d'installation.

Si, à l'étape précédente, vous avez opté pour l'installation standard, vous accédez

directement à la boîte de dialogue de la Barre d'outils de sécurité AVG. En

revanche, si vous avez opté pour l'installation personnalisée, la boîte de dialogue

Dossier de destination s'affiche.

20

Page 21

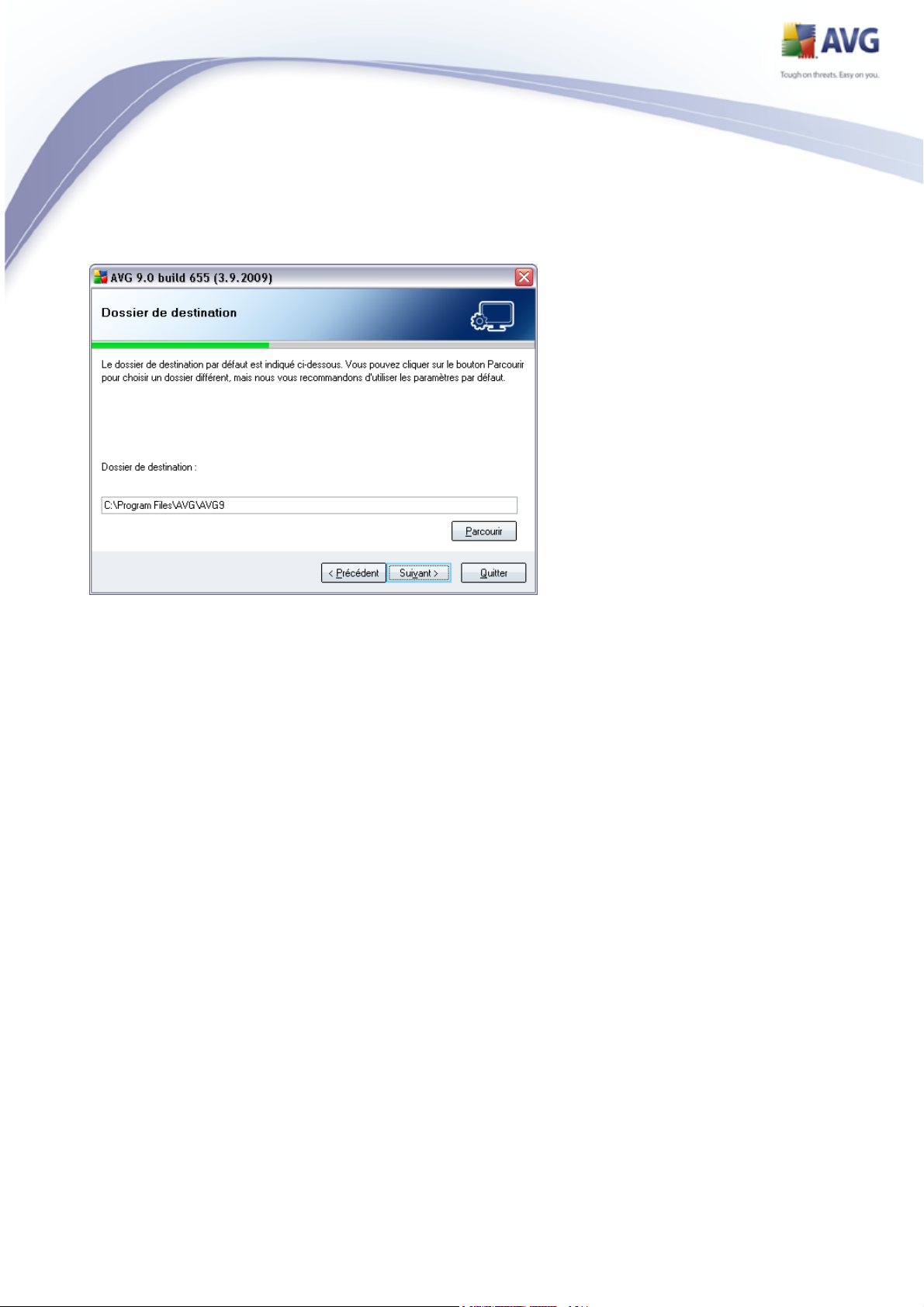

5.6. Installation personnalisée - Dossier de destination

La boîte de dialogue Dossier de destination permet d'indiquer le dossier dans lequel

les fichiers d'installation sont enregistrés. AVG 9 Internet Security Par défaut, AVG

est installé dans le dossier contenant les fichiers de programme sur le lecteur C:. Si

un tel dossier n'existe pas, vous serez invité à confirmer, dans une nouvelle boîte de

dialogue, que vous acceptez qu'AVG le crée maintenant.

Si vous optez pour un autre emplacement, cliquez sur le bouton Parcourir pour

consulter la structure du lecteur, puis sélectionnez le dossier souhaité.

Cliquez sur le bouton Suivant pour confirmer votre choix.

21

Page 22

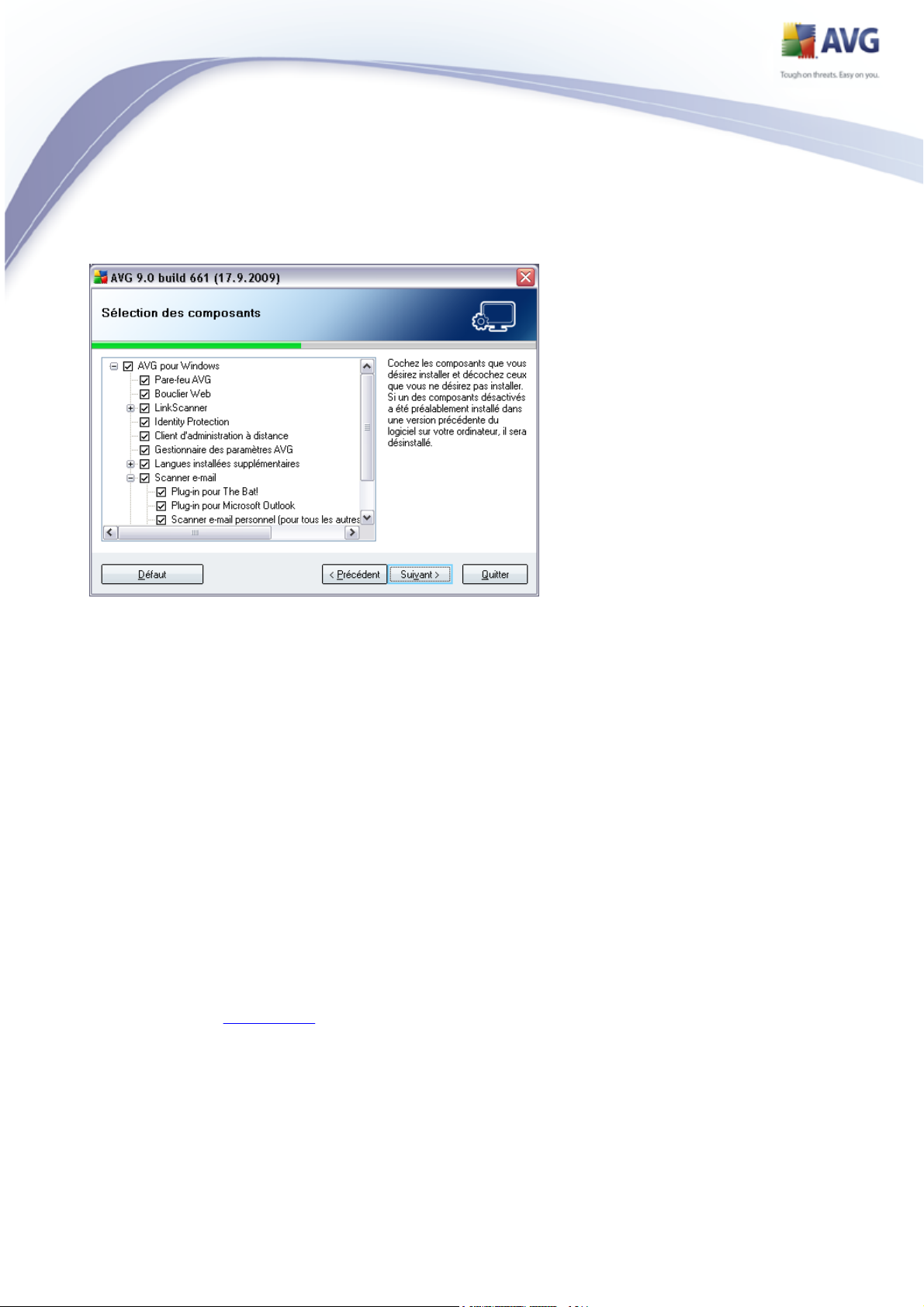

5.7. Installation personnalisée - Sélection des composants

La boîte de dialogue Sélection des composants présente tous les composants qui

peuvent être installés. AVG 9 Internet Security Si les paramètres par défaut ne

vous satisfont pas, vous pouvez supprimer ou ajouter certains composants.

Notez que vous pouvez seulement choisir des composants inclus dans

l'édition AVG dont vous avez acquis les droits. Seule l'installation de ces

composants sera proposée dans la boîte de dialogue Sélection des

composants.

· Sélection de la langue

Dans la liste des composants à installer, vous pouvez définir la/les langue(s)

dans la/lesquelles AVG doit être installé. Cochez la case Langues

supplémentaires installées, puis sélectionnez les langues désirées dans le

menu correspondant.

· Plug-ins pour le scanner e-mail

Cliquez sur l'élément Scanner E-mail pour ouvrir et choisir le plug-in à installer

afin d'assurer la sécurité de la messagerie. Par défaut, le Plug-in pour

Microsoft Outlook sera installé. Si la licence que vous avez achetée inclut le

composant Anti-Spam, ce dernier sera aussi automatiquement installé. Une

autre option spécifique est le Plug-in pour The Bat! Si vous utilisez un autre

client de messagerie (MS Exchange, Qualcomm Eudora, ...), sélectionnez

22

Page 23

l'option Scanner e-mail personnel afin de sécuriser votre communication

automatiquement, quel que soit le programme que vous utilisez.

· Administration à distance

Si vous envisagez de connecter votre ordinateur au composant Administration à

distance AVG plus tard, cochez également cet élément afin de l'installer.

Continuez la procédure en cliquant sur le bouton Suivant.

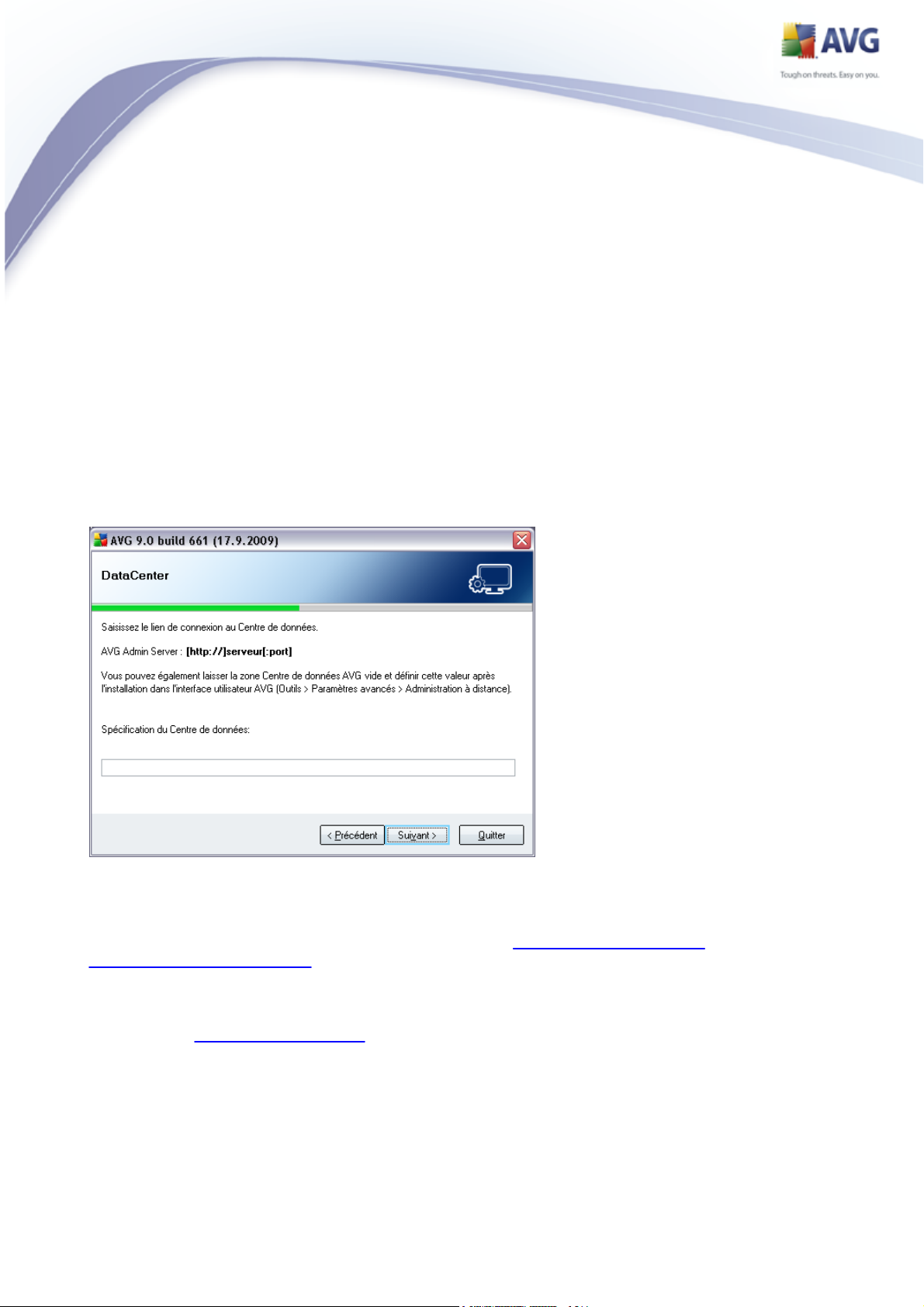

5.8. AVG DataCenter

Si, dans la boîte de dialogue précédente, Installation personnalisée - Sélection du

composant vous avez coché le composant Administration à distance à installer, -

vous devez spécifier les paramètres AVG DataCenter:

Dans le champ de texte Spécification AVG DataCenter entrez la chaîne de

connexion AVG DataCentersous la forme d'un serveur[:port]. Si cette information

n'est pas disponible pour l'instant, laissez ce champ vide et vous pouvez définir la

configuration ultérieurement dans la boîte de dialogueParamètres avancés /

Administration à distance.

Pour plus d'informations sur Administration à distance AVG, reportez vous à la

documentation AVG Edition Réseau (Guide de l'utilisateur); téléchargeable depuis le

site Web AVGhttp://www.avg.com/).

23

Page 24

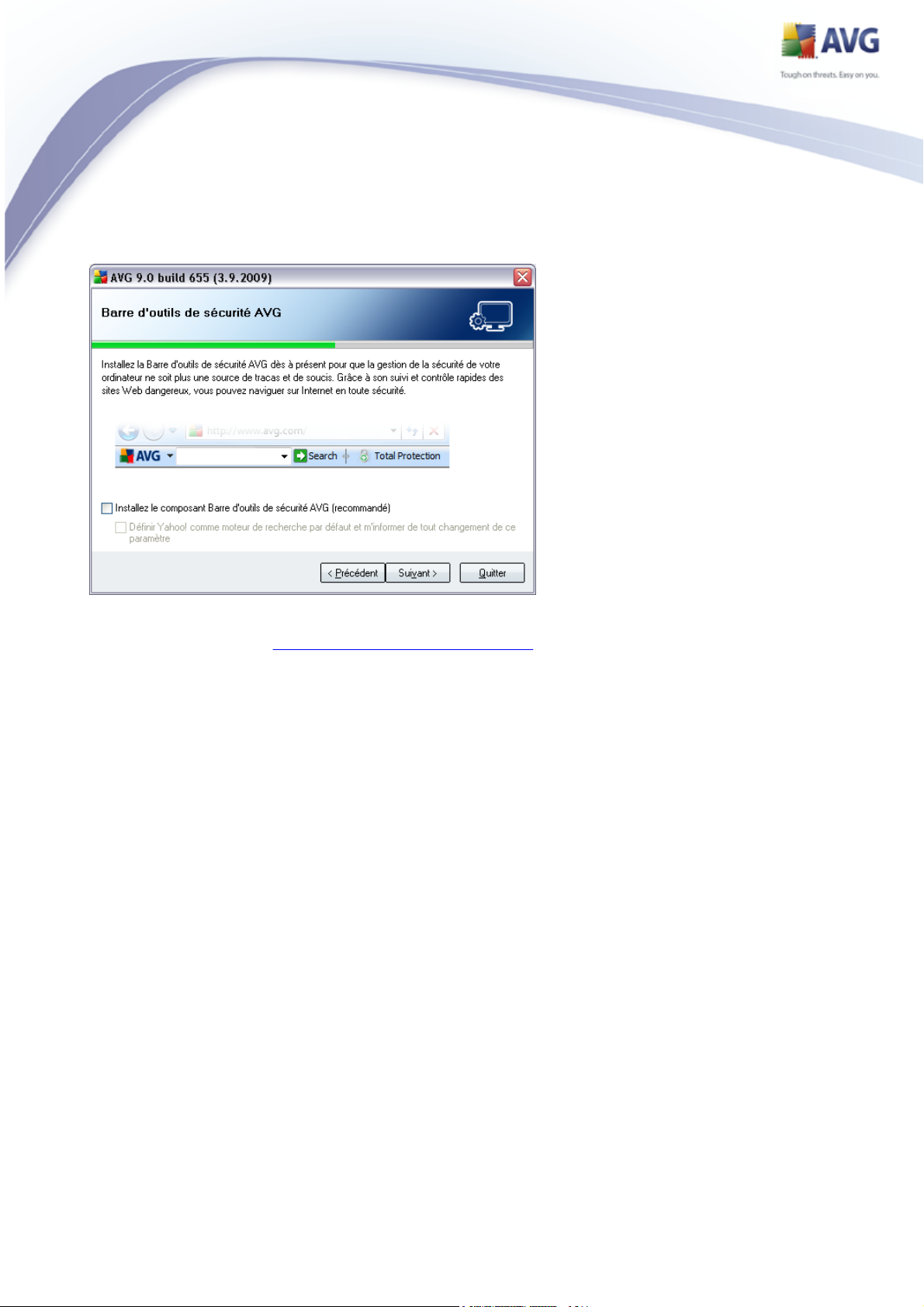

5.9. Barre d'outils de sécurité AVG

Dans la boîte de dialogue Barre d'outils de sécurité AVG, vous pouvez décider si vous voulez installer la Barre d'outils de sécurité AVG (vérification des résultats trouvés par les moteurs de recherche sur Internet). Si vous ne modifiez pas les paramètres par défaut, ce composant sera installé automatiquement sur votre navigateur Internet afin de vous fournir la protection la plus complète pendant que vous surfez sur Internet.

24

Page 25

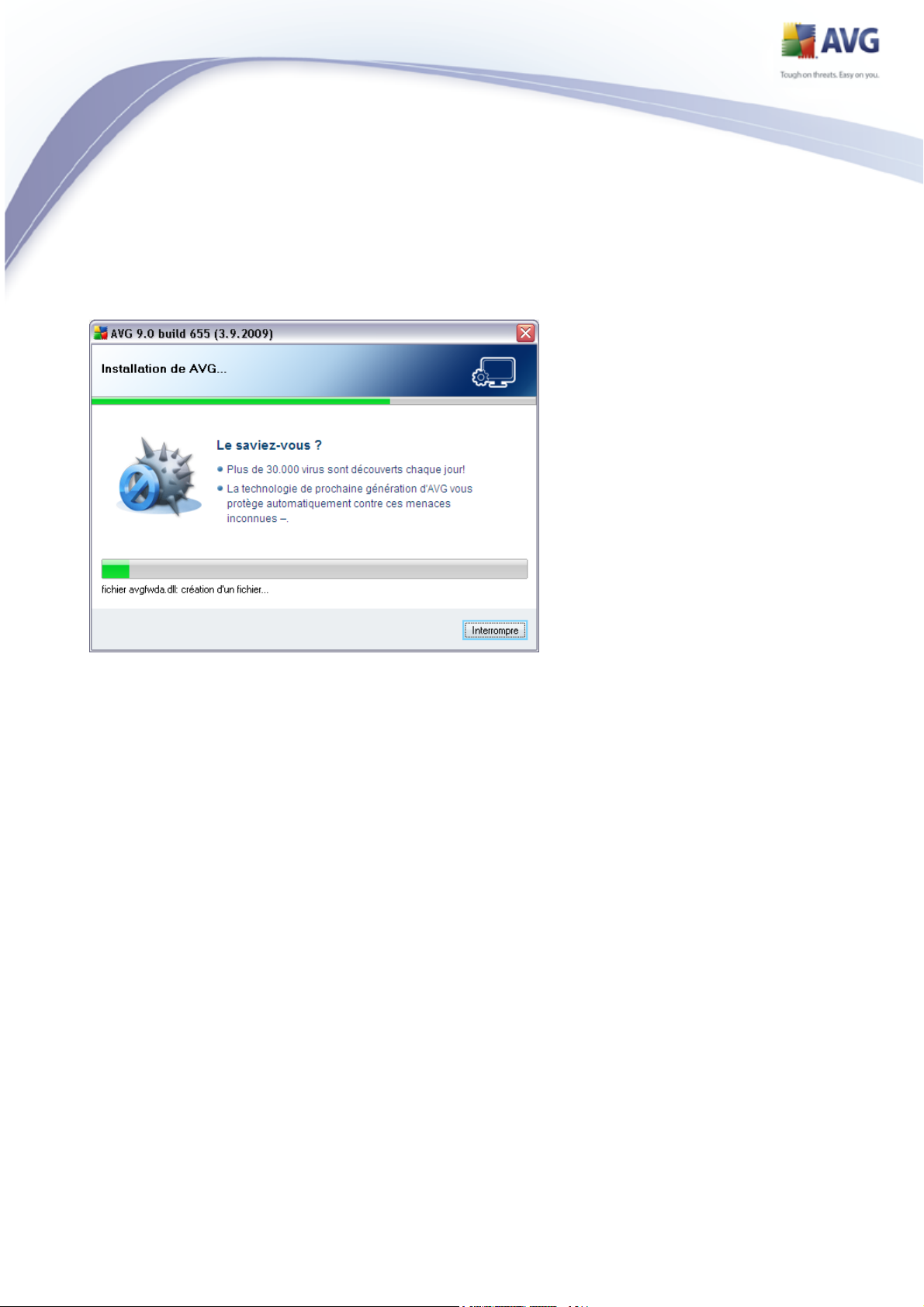

5.10. Installation d'AVG

La boîte de dialogue Installation d'AVG affiche la progression du processus d'installation et ne requiert aucune intervention de votre part :

Une fois que l'installation est terminée, vous accédez automatiquement à la boîte de

dialogue suivante.

25

Page 26

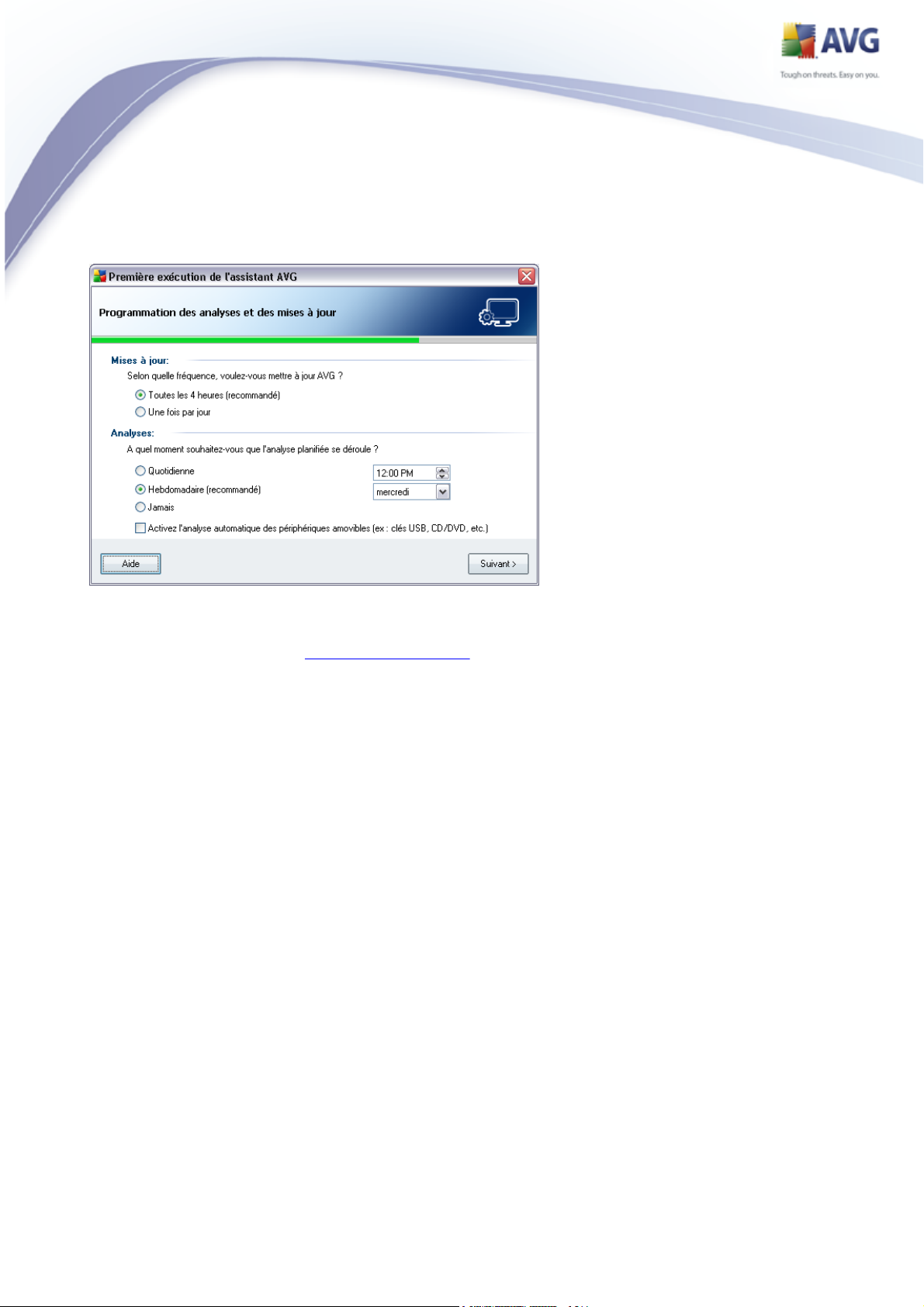

5.11. Programmation des analyses et des mises à jour

Dans la boîte de dialogue de programmation des analyses et des mises à jour

régulières, définissez la fréquence de vérification des fichiers de mise à jour et

précisez l'heure à laquelle l'analyse programmée doit avoir lieu. Il est recommandé de

conserver les valeurs par défaut. Cliquez sur le bouton Suivant pour passer à l'écran

suivant.

26

Page 27

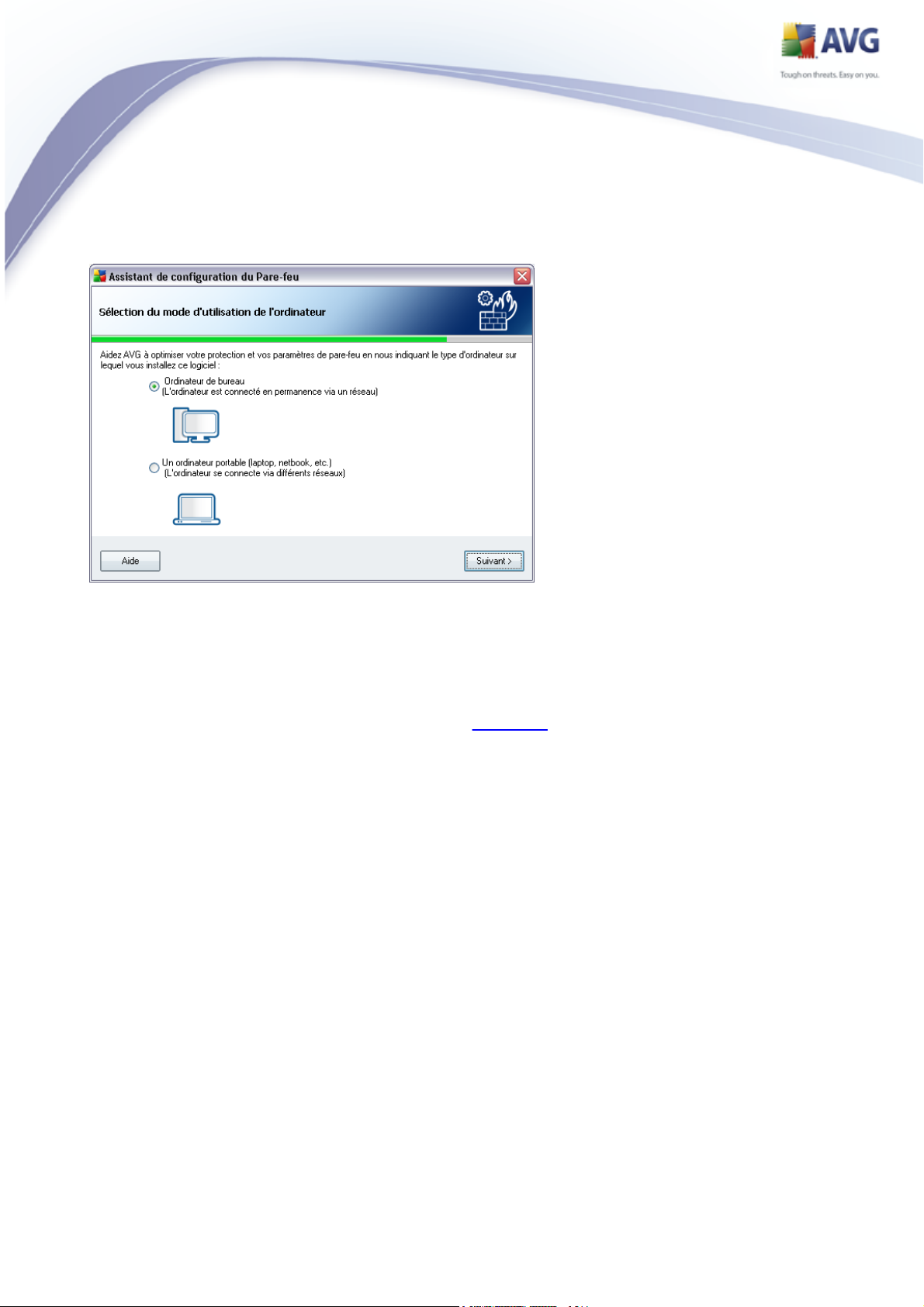

5.12. Sélection du mode d'utilisation de l'ordinateur

Dans cette boîte de dialogue, l'assistant de configuration du Pare-feu vous

demande d'indiquer le type d'ordinateur que vous utilisez. Il est évident, par

exemple, que les règles de sécurité s'appliquant à un portable (lorsque celui-ci est

utilisé pour se connecter à Internet à partir d'un aéroport, d'une chambre d'hôtel, etc.

) doivent être plus strictes que celle d'un ordinateur appartenant à un domaine (

ordinateur relié au réseau de l'entreprise, etc.). Sur la base du type d'usage de

l'ordinateur sélectionné, les règles par défaut du Pare-feu seront définies en fonction

d'un autre niveau de sécurité.

Vous avez le choix entre deux options :

· Ordinateur de bureau

· Ordinateur portable

Confirmez la sélection en cliquant sur le bouton Suivant et passez à la boîte de

dialogue suivante.

27

Page 28

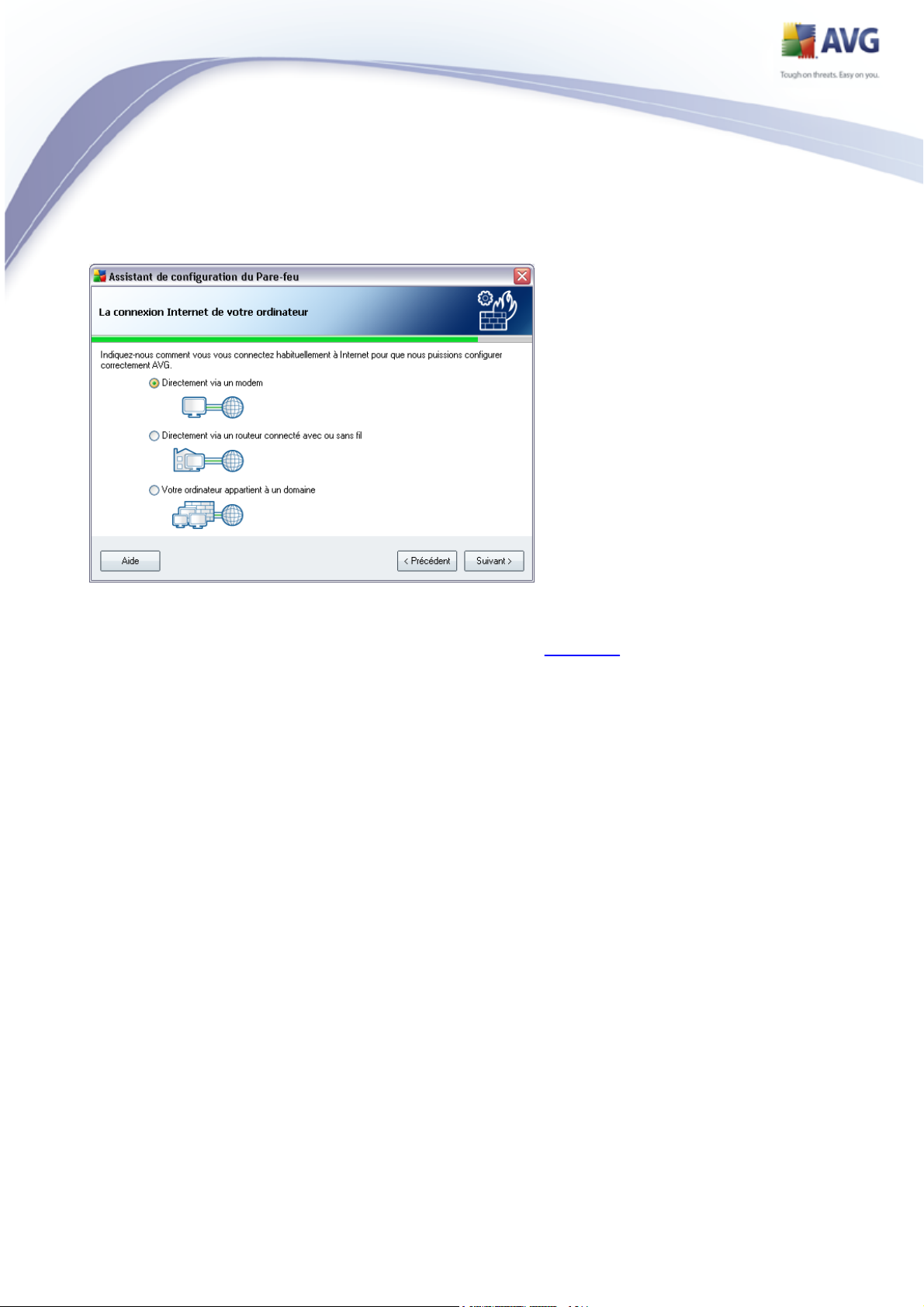

5.13. Mode de connexion de votre réseau informatique

Dans cette boîte de dialogue, l'assistant de configuration automatique du Parefeu demande d'indiquer le mode de connexion de l'ordinateur à Internet. Basées sur

le type de connexion sélectionné, les règles par défaut du Pare-feu seront définies en

fonction de leur propre niveau de sécurité.

Vous avez le choix entre trois options :

· Directement à Internet

· Petit réseau familial

· Votre ordinateur fait partie d'un domaine

Sélectionnez le type de connexion qui correspond le mieux à votre mode de

connexion à Internet.

Confirmez la sélection en cliquant sur le bouton Suivant et passez à la boîte de

dialogue suivante.

28

Page 29

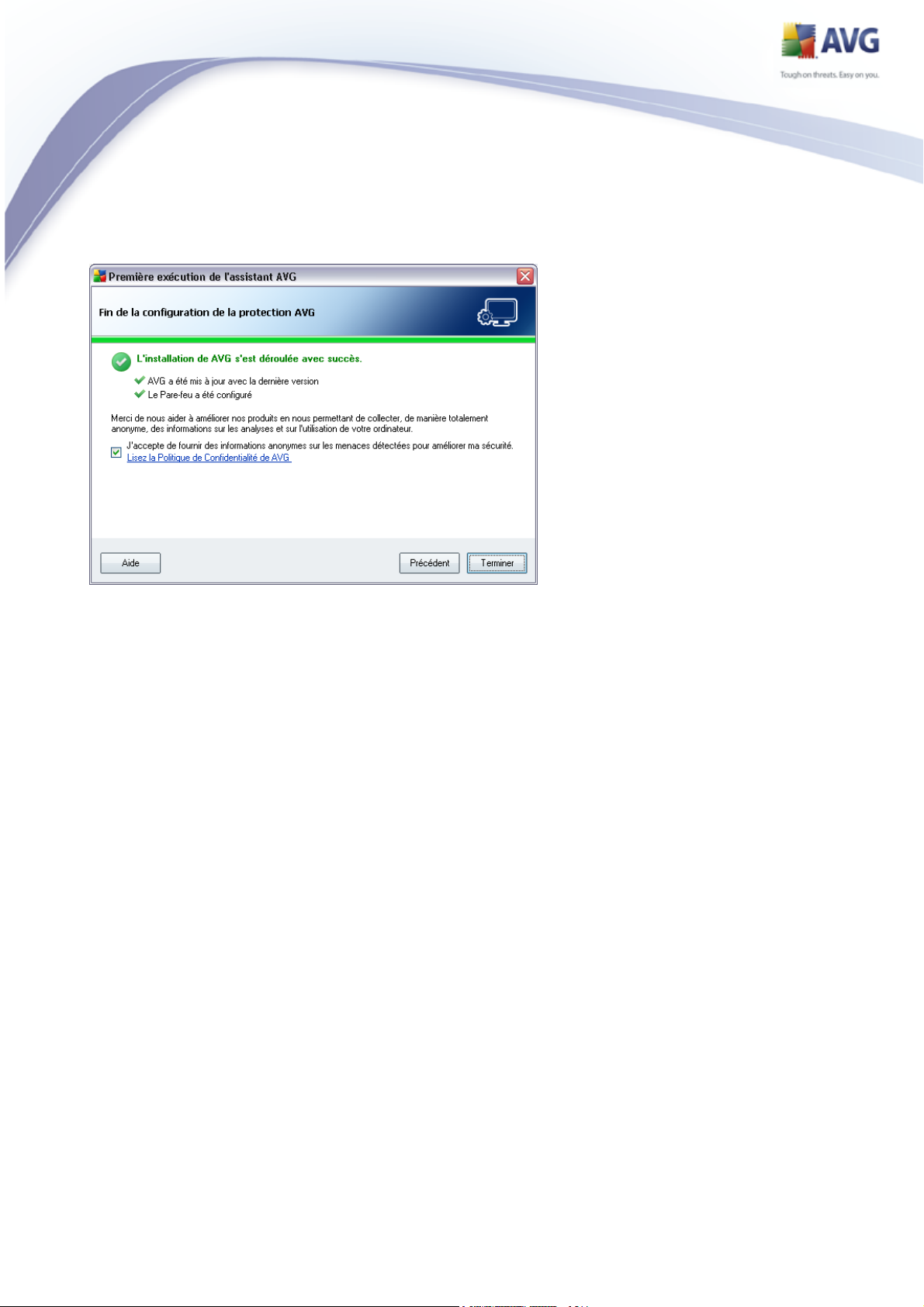

5.14. La configuration de la protection AVG est terminée

AVG 9 Internet Security est maintenant configuré.

Dans cette boîte de dialogue, vous pouvez activer l'option permettant de signaler de

façon anonyme les exploits et les sites Web malveillants aux laboratoires d'AVG. Pour

ce faire, cochez l'option J'accepte de fournir des informations ANONYMES sur

les menaces détectées pour améliorer ma sécurité.

Pour finir, cliquez sur le bouton Terminer. Le redémarrage de votre ordinateur peut

être nécessaire pour commencer à utiliser AVG.

29

Page 30

6. Opérations à effectuer après l'installation

6.1. Enregistrement du produit

Après l'installation d'AVG 9 Internet Security, veuillez enregistrer votre produit en

ligne sur le site Web d'AVG http://www.avg.com/, page Enregistrement (suivez les

instructions fournies à la page ). Après l'enregistrement, vous bénéficierez de tous les

avantages associés à votre compte utilisateur AVG et aurez accès à la lettre

d'informations d'AVG ainsi qu'aux autres services réservés exclusivement aux

utilisateurs enregistrés.

6.2. Accès à l'interface utilisateur

L'interface utilisateur d'AVG est accessible de plusieurs façons :

· double-cliquez sur l'icône AVG dans la barre d'état système

· double-cliquez sur l'icône AVG située sur le Bureau

· dans le menu Démarrer/ Programmes/AVG 9.0/Interface utilisateur

AVG

6.3. Analyse complète

Le risque de contamination de l'ordinateur par un virus avant l'installation d'AVG 9

Internet Security ne doit pas être écarté. C'est pour cette raison qu'il est

recommandé de lancer une analyse complète afin de s'assurer qu'aucune infection ne s'est déclarée dans votre ordinateur.

Pour obtenir des instructions sur l'exécution d'une analyse complète, reportez-vous

au chapitre Analyse AVG.

6.4. Test EICAR

Pour confirmer que l'installation d'AVG 9 Internet Security est correcte, effectuez

un test EICAR.

Cette méthode standard et parfaitement sûre sert à tester le fonctionnement de

l'anti-virus en introduisant un pseudo-virus ne contenant aucun fragment de code

viral et ne présentant absolument aucun danger. La plupart des produits réagissent

comme s'il s'agissait d'un véritable virus (en lui donnant un nom significatif du type

30

Page 31

« EICAR-AV-Test »). Vous pouvez télécharger le test Eicar à partir du site Web Eicar à

l'adresse www.eicar.com où vous trouverez toutes les informations nécessaires.

Essayez de télécharger le fichier eicar.com et enregistrez-le sur votre disque dur

local. Immédiatement après avoir confirmé le téléchargement du fichier test, le

Bouclier résident réagit en émettant un avertissement. Ce message du Bouclier

résident indique qu'AVG est installé correctement sur votre ordinateur.

Si AVG ne considère par le fichier test Eicar comme un virus, il est recommandé de

vérifier de nouveau la configuration du programme.

6.5. Configuration par défaut d'AVG

La configuration par défaut (c'est-à-dire la manière dont l'application est paramétrée

à l'issue de l'installation) d'AVG 9 Internet Security est définie par le fournisseur du

logiciel, qui ajuste les composants et les fonctions de manière à obtenir des

performances optimales.

Aussi est-il recommandé de ne pas modifier la configuration AVG sans motif

valable. Tout changement de ces paramètres doit être réalisé par un

utilisateur expérimenté.

Il est possible d'apporter certaines corrections mineures aux paramètres des

composants AVG, directement dans l'interface utilisateur du composant concerné. Si

vous voulez modifier la configuration AVG pour mieux l'adapter à vos besoins,

accédez aux paramètres avancés d'AVG : cliquez sur le menu Outils/Paramètres

avancés et modifiez la configuration AVG dans la boîte de dialogue Paramètres

avancés d'AVG qui s'affiche.

31

Page 32

7. Interface utilisateur AVG

AVG 9 Internet Security apparaît dans la fenêtre principale :

La fenêtre principale comprend plusieurs parties :

· Menu système (barre de menus en haut de la fenêtre) : ce système de

navigation standard donne accès à l'ensemble des composants, des services

et des fonctions AVG - détails >>

· Informations sur l'état de la sécurité (partie supérieure de la fenêtre ) :

donne des informations sur l'état actuel du programme AVG - détails >>

· Liens d'accès rapide (partie gauche de la fenêtre) : ces liens permettent

d'accéder rapidement aux tâches AVG les plus importantes et les plus

32

Page 33

courantes - détails >>

· Présentation des composants (partie centrale de la fenêtre) : présentation

générale de tous les composants AVG installés - détails >>

· Statistiques (partie gauche inférieure de la fenêtre) : toutes les données

statistiques sur le fonctionnement du programme - détails >>

· Icône d'état AVG (coin inférieur droit de l'écran, sur la barre d'état

système) : elle indique l'état actuel du programme AVG - détails >>

7.1. Menu système

Le menu système est le système de navigation standard propre à toutes les

applications Windows. Il se présente sous la forme d'une barre horizontale en haut de

la fenêtre principale d'AVG 9 Internet Security. Servez-vous du menu système pour

accéder aux composants, fonctions et services AVG de votre choix.

Le menu système inclut cinq sections principales :

7.1.1. Fichier

· Quitter - ferme l'interface utilisateur d'AVG 9 Internet Security .

L'application AVG continue néanmoins de s'exécuter en arrière-plan de sorte

que l'ordinateur reste protégé !

7.1.2. Composants

L'option Composants du menu système contient des liens qui renvoient vers tous les composants AVG installés et ouvrent la boîte de dialogue par défaut associée dans l'interface utilisateur :

· Présentation du système - bascule sur l'interface utilisateur par défaut et

affiche une présentation générale de tous les composants installés, ainsi que

leur état

· Anti-Virus - ouvre la page par défaut du composant Anti-Virus

· Anti-Rootkit - ouvre la page par défaut du composant Anti-Rootkit

· Anti-Spyware - ouvre la page par défaut du composant Anti-Spyware

· Pare-feu - ouvre la page par défaut du composant Pare-feu

33

Page 34

· LinkScanner - ouvre la page par défaut du composant LinkScanner

· System Tools - ouvre la page par défaut des System Tools

· Anti-Spam - ouvre la page par défaut du composant Anti-Spam

· Scanner e-mail - ouvre la page par défaut du composant Scanner e-mail

· Identity Protection - ouvre la page par défaut du composant Identity

Protection

· Licence - ouvre la page par défaut du composant Licence

· Bouclier Web - ouvre la page par défaut du composant Bouclier Web

· Bouclier résident - ouvre la page par défaut du composant Bouclier

résident

· Mise à jour - ouvre la page par défaut du composant Mise à jour

7.1.3. Historique

· Résultats des analyses - bascule sur l'interface d'analyse AVG et ouvre

notamment la boîte de dialogue Résultats d'analyse

· Détection du Bouclier résident - ouvre la boîte de dialogue contenant une

vue générale des menaces détectées par le Bouclier résident

· Détection du Scanner e-mail - ouvre la boîte de dialogue des pièces jointes

détectées comme dangereuses par le composant Scanner e-mail

· Objets trouvés par Bouclier Web - ouvre la boîte de dialogue contenant

une vue générale des menaces détectées par le Bouclier Web

· Quarantaine - ouvre l'interface de la zone de confinement (Quarantaine)

dans laquelle AVG place les infections détectées qui n'ont pu, pour une raison

quelconque, être réparées automatiquement A l'intérieur de cette quarantaine,

les fichiers infectés sont isolés. L'intégrité de la sécurité de l'ordinateur est

donc garantie et les fichiers infectés sont stockés en vue d'une éventuelle

réparation future.

· Journal de l'historique des événements - ouvre l'interface de l'historique

des événements présentant toutes les actions d'AVG 9 Internet Security qui

ont été consignées.

34

Page 35

· Pare-feu - ouvre l'interface de configuration du pare-feu à l'onglet Journaux

qui présente une vue générale des actions du pare-feu

7.1.4. Outils

· Analyse Complète - ouvre l'interface d'analyse AVG et procède à l'analyse de

l'intégralité des fichiers de l'ordinateur

· Analyser le dossier sélectionné - ouvre l'interface d'analyse AVG et permet

de spécifier, au sein de l'arborescence de l'ordinateur, les fichiers et les

dossiers à analyser

· Analyser le fichier - permet de lancer sur demande l'analyse d'un fichier

sélectionné dans l'arborescence du disque

· Mise à jour depuis - lance automatiquement le processus de mise à jour d'

AVG 9 Internet Security

· Mise à jour depuis le répertoire - procède à la mise à jour grâce aux

fichiers de mise à jour situés dans le dossier spécifié de votre disque local.

Notez que cette option n'est recommandée qu'en cas d'urgence, c'est-à-dire si

vous ne disposez d'aucune connexion Internet (si, par exemple, l'ordinateur

est infecté et déconnecté d'Internet ou s'il est relié à un réseau sans accès à

Internet, etc.). Dans la nouvelle fenêtre qui apparaît, sélectionnez le dossier

dans lequel vous avez placé le fichier de mise à jour et lancez la procédure de

mise à jour.

· Paramètres avancés - ouvre la boîte de dialogue Paramètres avancés AVG

dans laquelle vous modifiez au besoin la AVG 9 Internet Security

configuration. En général, il est recommandé de conserver les paramètres par

défaut de l'application tels qu'ils ont été définis par l'éditeur du logiciel.

· Paramètres du Pare-feu - ouvre une nouvelle boîte de dialogue permettant

de définir la configuration avancée du composant Pare-feu

7.1.5. Aide

· Sommaire - ouvre les fichiers d'aide du programme AVG

· Obtenir de l'aide en ligne - affiche le site Web d'AVG (http://www.avg.com/

) à la page du centre de support clients

· Site Internet AVG - ouvre le site Web d'AVG (http://www.avg.com/)

· A propos des virus et des menaces - ouvre l'Encyclopédie des virus en

35

Page 36

ligne, où vous pouvez consulter des informations détaillées sur le virus

identifié

· Réactiver - ouvre la boîte de dialogue Activer AVG avec les données que

vous avez saisies dans la boîte de dialogue Personnaliser AVG au cours du

processus d'installation. Dans cette boîte de dialogue, vous indiquez votre

numéro de licence en lieu et place de la référence d'achat (le numéro indiqué

lors de l'installation d'AVG) ou de votre ancien numéro (si vous installez une

mise à niveau du produit AVG, par exemple).

· Enregistrer maintenant - renvoie à la page d'enregistrement du site Web

d'AVG (http://www.avg.com/). Veuillez compléter le formulaire

d'enregistrement ; seuls les clients ayant dûment enregistré leur produit AVG

peuvent bénéficier de l'assistance technique gratuite.

· A propos de AVG - ouvre la boîte de dialogue Informations comportant cinq

onglets spécifiant le nom du programme, la version du programme et de la

base de données virale, les informations système, le contrat de licence et les

informations de contact d'AVG Technologies CZ.

7.2. Informations sur l'état de la sécurité

La section contenant les informations sur l'état de la sécurité figure dans la partie

supérieure de la fenêtre principale AVG. Les informations sur l'état en cours de la

sécurité du programme AVG 9 Internet Security sont toujours présentées à cet

emplacement. Les icônes illustrées ont la signification suivante :

L'icône verte indique qu'AVG est pleinement opérationnel. Votre système

est totalement protégé et à jour ; tous les composants installés fonctionnent

convenablement.

L'icône orange signale qu'un ou plusieurs composants ne sont pas correctement configurés, il est conseillé d'examiner leurs propriétés ou paramètres. Aucun problème critique à signaler ; vous avez sans doute choisi de désactiver certains composants. Vous êtes protégé par AVG. Certains paramètres d'un composant réclament toutefois votre attention. Son nom est indiqué dans la section d'informations sur l'état de la sécurité .

Cette icône s'affiche également si, pour une raison quelconque, vous décidez d'

ignorer l'erreur d'un composant (l'option Ignorer l'état du composant est

36

Page 37

disponible dans le menu contextuel apparaissant suite à un clic droit sur l'icône

du composant en question, dans la vue des composants de la fenêtre principale

AVG). Vous pouvez être amené à utiliser cette option dans certaines situations,

mais il est vivement conseillé de désactiver l'option Ignorer l'état du

composant dès que possible.

L'icône de couleur rouge signale que le programme AVG est dans un état

critique. Un ou plusieurs composants ne fonctionnent pas convenablement et

AVG n'est plus en mesure d'assurer la protection de l'ordinateur. Veuillez

immédiatement vous porter sur le problème signalé. Si vous ne pouvez pas le

résoudre, contactez l'équipe du support technique AVG.

Il est vivement conseillé de ne pas ignorer les informations sur l'état de la sécurité

et, en cas de problème indiqué, de rechercher immédiatement une solution. A défaut,

vous risquez de mettre en péril la sécurité de votre système.

Remarque : vous pouvez à tout moment obtenir des informations l'état d'AVG en

consultant l'icône de la barre d'état système.

7.3. Liens d'accès rapide

Les liens d'accès rapide (panneau gauche de l'interface utilisateur AVG) permettent

d'accéder immédiatement aux fonctions AVG les plus importantes et les plus

utilisées :

· Présentation- ce lien permet de passer de l'interface AVG affichée à

l'interface par défaut, qui affiche tous les composants installés - voir le

chapitre Présentation des composants >>

· Analyse de l'ordinateur - ce lien affiche l'interface d'analyse d'AVG dans

laquelle vous pouvez lancer directement des analyses, programmer des

analyses ou modifier leurs paramètres - voir le chapitre Analyse AVG >>

37

Page 38

· Mise à jour - ce lien ouvre l'interface de mise à jour et lance immédiatement

le processus de mise à jour du programme AVG - voir le chapitre Mises à jour

AVG >>

Ces liens sont accessibles en permanence depuis l'interface utilisateur. Lorsque vous

cliquez sur un lien d'accès rapide, l'interface utilisateur graphique ouvre une nouvelle

boîte de dialogue, mais les liens d'accès rapides restent disponibles. Par ailleurs, le

processus est représenté de manière visuelle - (voir illustration 2).

7.4. Présentation des composants

La section Présentation des composants figure dans le panneau central de l'

interface utilisateur AVG. La section comprend deux parties :

· Présentation de tous les composants installés représentés par une icône

accompagnée d'un message signalant si le composant est actif ou non

· Description du composant sélectionné

Dans AVG 9 Internet Security , le panneau de présentation des composants

contient des renseignements sur les composants suivants :

· Le composant Anti-Virus garantit que l'ordinateur est protégé contre les

virus essayant de pénétrer dans le système- détails >>

· Le composant Anti-Spyware analyse vos applications en arrière-plan

lorsqu'elles sont activées - détails >>

· Le composant Anti-Spam vérifie tous les mails entrants et marque les

courriers indésirables comme SPAM - détails >>

· Le composant Pare-feu régit la manière dont votre ordinateur échange des

données avec les autres ordinateurs par Internet ou par le réseau local -

détails >>

· Le composant LinkScanner examine les résultats de recherche affichés

dans votre navigateur Internet - détails >>

· Le composant Anti-Rootkit détecte les programmes et les technologies

cherchant à dissimuler des codes malveillants - détails >>

· Le composant System Tools décrit de manière détaillée l'environnement d'

- détails >>

38

Page 39

· Le composant Scanner e-mail vérifie la présence éventuelle de virus dans

les mails entrants et sortants - détails >>

· Identity Protection - ce composant est conçu pour empêcher les

usurpateurs d'identité de dérober vos ressources numériques personnelles

importantes - détails >>

· Le composant Licence affiche le texte complet de l'accord de licence AVG -

détails >>

· Le composant Bouclier Web analyse toutes les données téléchargées par le

navigateur Internet - détails >>

· Le composant Bouclier résident s'exécute en arrière-plan et analyse les

fichiers lorsqu'il sont copiés, ouverts ou enregistrés - détails >>

· Le composant Mise à jour recherche la présence d'une mise à jour AVG -

détails >>

Cliquer sur l'icône d'un composant permet de le mettre en surbrillance dans la vue

générale des composants. Par ailleurs, la fonctionnalité de base du composant est

décrite en bas de l'interface utilisateur. Cliquer deux fois sur l'icône d'un composant a

pour effet d'ouvrir la propre interface du composant présentant une liste de données

statistiques.

Cliquez avec le bouton droit de la souris sur l'icône d'un composant : après

l'ouverture de l'interface graphique du composant en question, vous serez en mesure

de sélectionner l'état Ignorer l'état du composant. Sélectionnez cette option pour

indiquer que vous avez noté l'état incorrect du composant, mais que vous souhaitez

conserver la configuration AVG en l'état et ne plus être avisé de l'erreur par la couleur

grisée de l'icône de la barre d'état système.

7.5. Statistiques

La section Statistiques figure en bas à gauche de l'interface utilisateur AVG. Elle présente une liste d'informations sur le fonctionnement du programme :

· Analyse - indique la date à laquelle la dernière analyse a eu lieu

· Mise à jour - indique la date à laquelle une mise à jour a été exécutée pour

la dernière fois

· BD virale- précise la version de la base de données virale actuellement

installée

39

Page 40

· Version d'AVG - indique la version du programme actuellement installée (le

numéro se présente sous la forme 8.0.xx. 8.0 désigne la version du produit et

xx le numéro du build)

· Expiration de la licence - précise la date à laquelle votre licence AVG

cessera d'être valide

7.6. Icône de la barre d'état système

L'icône de la barre d'état système (dans la barre des tâches Windows) précise

l'état en cours d'AVG 9 Internet Security. Elle est toujours visible dans la barre

d'état, que la fenêtre principale AVG soit ouverte ou fermée.

Lorsqu'elle est simplement en couleur , l'icône de la barre d'état système indique

que tous les composants AVG sont actifs et entièrement opérationnels. Par ailleurs,

l'icône AVG dans la barre d'état s'affiche en couleurs. Si AVG signale une erreur mais

que vous en avez été averti et avez choisi·d'ignorer l'état du composant.

Une icône grise avec un point d'exclamation signale un problème (composant

inactif, erreur, etc.). Double-cliquez sur l'icône de la barre d'état système pour

ouvrir la fenêtre et modifier un composant.

L'icône de la barre d'état système fournit également des informations sur les activités

actuelles du programme AVG et le changement éventuel de l'état du programme (par

exemple, le lancement automatique d'une analyse programmée ou d'une mise à jour,

le changement de profil du pare-feu, une modification relative à l'état d'un

composant, une erreur...) par la fenêtre contextuelle qui s'affiche depuis l'icône de la

barre d'état système d'AVG :

L'icône de la barre d'état système peut aussi servir de lien d'accès rapide à la fenêtre principale AVG. Pour l'utiliser, il suffit de double-cliquer dessus. En cliquant avec le bouton droit de la souris sur l'icône de la barre d'état système, un menu contextuel contenant les options suivantes apparaît :

· Ouvrir l'Interface utilisateur AVG - cette commande permet d'afficher l'

interface utilisateur AVG

· Mettre à jour - cette option permet de lancer une mise à jour immédiate

40

Page 41

8. Composants AVG

8.1. Anti-Virus

8.1.1. Principes de l'Anti-Virus

Le moteur d'analyse du logiciel anti-virus examine les fichiers et l'activité des fichiers

(ouverture/fermeture des fichiers, etc.) afin de déceler la présence de virus connus.

Tout virus détecté sera bloqué, puis effacé ou placé en quarantaine. La plupart des

anti-virus font également appel à la méthode heuristique en utilisant les

caractéristiques des virus, appelées également signatures des virus, pour analyser les

fichiers. En d'autres termes, l'analyse anti-virus est en mesure de filtrer un virus

inconnu si ce nouveau virus porte certaines caractéristiques de virus existants.

Rappelons que la fonction essentielle d'une protection anti-virus consiste à

empêcher l'exécution de tout virus inconnu sur l'ordinateur.

Aucune technologie n'est infaillible, c'est pourquoi la fonction Anti-Virus combine plusieurs technologies pour repérer ou identifier un virus et garantir la protection de votre ordinateur :

· Analyse - recherche d'une chaîne de caractère typique d'un virus donné

· Analyse heuristique - émulation dynamique des instructions de l'’objet analysé

dans un environnement de machine virtuelle

· Détection générique - détection des instructions caractéristiques d'un virus ou

d'un groupe de virus donné

AVG peut aussi analyser et détecter des exécutables ou bibliothèques DLL qui peuvent

se révéler malveillants pour le système. De telles menaces portent le nom de

programmes potentiellement dangereux (types variés de spywares, d'adwares, etc.).

Enfin, AVG analyse la base de registre de votre système afin de rechercher toute

entrée suspecte, les fichiers Internet temporaires ou les cookies. Il vous permet de

traiter les éléments à risque de la même manière que les infections.

41

Page 42

8.1.2. Interface de l'Anti-Virus

L'interface du composant Anti-Virus donne des informations de base sur la

fonctionnalité du composant, sur son état actuel (Le composant Anti-Virus est actif.),

ainsi que des statistiques sur la fonction anti-virus :

· Signatures dans la base de données- indique le nombre de virus définis

dans la version actualisée de la base de données virale

· Dernière mise à jour de la base de données- précise la date et l'heure à

laquelle la base de données a été mise à jour

· Version de la base de données virale - spécifie le numéro de la version la

plus récente de la base de données ; ce nombre est incrémenté à chaque mise

à jour de la base de données

L'interface du composant n'a qu'un seul bouton de commande (Précédent) - ce

bouton permet de revenir à l'interface utilisateur AVG par défaut (présentation des

composants).

Remarque : l'éditeur du logiciel a configuré tous les composants AVG de manière à

obtenir des performances optimales. Aussi est-il recommandé de ne pas modifier la

configuration AVG sans motif valable. Tout changement de ces paramètres doit être

42

Page 43

réalisé par un utilisateur expérimenté. Si vous devez modifier la configuration d'AVG,

sélectionnez le menu Outils / Paramètres avancés et modifiez la configuration

d'AVG dans la boîte de dialogue Paramètres avancés d'AVG qui apparaît.

8.2. Anti-Spyware

8.2.1. Principes de l'Anti-Spyware

Le terme spyware désigne généralement un code malicieux et plus précisément un

logiciel qui collecte des informations depuis l'ordinateur d'un utilisateur, à l'insu de

celui-ci. Certains spywares installés volontairement peuvent contenir des informations

à caractère publicitaire, des pop-ups ou d'autres types de logiciels déplaisants.

Actuellement, les sites Web au contenu potentiellement dangereux sont les sources d'infection les plus courantes. D'autres vecteurs comme la diffusion par mail ou la transmission de vers et de virus prédominent également. La protection la plus importante consiste à définir un système d'analyse en arrière-plan, activé en permanence (tel que le composant Anti-Spyware) agissant comme un bouclier résident afin d'analyser les applications exécutées en arrière-plan.

L'introduction de codes malicieux dans votre ordinateur, avant installation du

programme AVG, ou en cas d'oubli de l'application des dernières mises à jour de la

base de données AVG 9 Internet Security et du programme est un risque potentiel.

Pour cette raison, AVG vous offre la possibilité d'analyser intégralement votre

ordinateur à l'aide d'une fonction prévue à cet effet. Il se charge également de

détecter les codes malicieux inactifs ou en sommeil (ceux qui ont été téléchargés,

mais non activés).

43

Page 44

8.2.2. Interface de l'Anti-Spyware

L'interface du composant Anti-Spyware donne un bref aperçu de la fonctionnalité du

composant et fournit des informations sur son état actuel (Le composant Anti-

Spyware est actif) et des statistiques sur le composant Anti-Spyware :

· Signatures de spywares : - indique le nombre d'exemples de spywares

définis dans la dernière version de la base de données

· Dernière mise à jour de la base de données- précise la date et l'heure à

laquelle la base de données a été mise à jour

· Version de la base de données - spécifie le numéro de la version de la base

de données la plus récente ; ce nombre est incrémenté à chaque mise à jour

de la base de données

L'interface du composant n'affiche qu'un seul bouton de commande (Précédent) - ce

bouton permet de revenir à l'interface utilisateur AVG par défaut (présentation des

composants).

Remarque : l'éditeur du logiciel a configuré tous les composants AVG de manière à

obtenir des performances optimales. Aussi est-il recommandé de ne pas modifier la

configuration AVG sans motif valable. Tout changement de ces paramètres doit être

44

Page 45

réalisé par un utilisateur expérimenté. Si vous devez modifier la configuration d'AVG,

sélectionnez le menu Outils / Paramètres avancés et modifiez la configuration

d'AVG dans la boîte de dialogue Paramètres avancés d'AVG qui apparaît.

8.3. Anti-Spam

Le terme « spam » désigne un message indésirable ; il s'agit généralement d'un

produit ou d'un service à caractère publicitaire envoyé en masse à de nombreuses

adresses électroniques ayant pour conséquence d'encombrer les boîtes aux lettres des

destinataires. Il faut distinguer le spam des autres messages commerciaux légitimes

que les consommateurs consentent à recevoir. Non seulement le spam peut être

gênant, mais il est également à l'origine d'escroqueries, de virus ou de contenu

pouvant heurter la sensibilité de certaines personnes.

8.3.1. Principes de l'Anti-Spam

Le composant AVG Anti-Spam vérifie tous les messages entrants et marque les

courriers indésirables comme étant du SPAM. AVG Anti-Spam est capable de

modifier l'objet du message (identifié comme du spam) en ajoutant une chaîne

spéciale. Il est très facile ensuite de filtrer vos messages dans votre client de

messagerie.

Le composant AVG Anti-Spam utilise plusieurs méthodes d'analyse pour traiter

chaque message afin d'offrir un niveau de protection maximal contre les messages

indésirables. Pour détecter les messages indésirables, le composant AVG Anti-Spam

exploite une base de données régulièrement mise à jour. Vous pouvez également

faire appel à des serveurs RBL ((bases de données publiques répertoriant les adresses

électroniques d'expéditeurs de spam connus) et ajouter manuellement des adresses

électroniques à votre liste blanche (pour ne jamais les considérer comme du spam) et

à votreliste noire ((pour systématiquement les considérer comme du spam).

45

Page 46

8.3.2. Interface de l'Anti-Spam

La boîte de dialogue du composant Anti-Spam décrit brièvement le fonctionnement

du composant, indique son état actuel (Le composant Anti-Spam est actif) et fournit

les données statistiques suivantes :

· Dernière mise à jour de la base de données- précise la date et l'heure à

laquelle la base de données a été mise à jour

· Version de Spamcatcher - définit le numéro de la dernière version du

moteur anti-spam

L'interface du composant n'affiche qu'un seul bouton de commande (Précédent) - ce

bouton permet de revenir à l'interface utilisateur AVG par défaut (présentation des

composants).

Remarque : l'éditeur du logiciel a configuré tous les composants AVG de manière à

obtenir des performances optimales. Aussi est-il recommandé de ne pas modifier la

configuration AVG sans motif valable. Tout changement de ces paramètres doit être

réalisé par un utilisateur expérimenté. Si vous devez modifier la configuration d'AVG,

sélectionnez le menu Outils / Paramètres avancés et modifiez la configuration

d'AVG dans la boîte de dialogue Paramètres avancés d'AVG qui apparaît.

46

Page 47

8.4. Anti-Rootkit

Un rootkit est un programme conçu pour prendre le contrôle du système, sans

l'autorisation de son propriétaire et de son administrateur légitime. Un accès matériel

est rarement nécessaire car un rootkit est prévu pour s'introduire dans le système

d'exploitation exécuté sur le matériel. En règle générale, les rootkits dissimulent leur

présence dans le système en contournant ou en ne se conformant pas aux

mécanismes de sécurité standard du système d'exploitation. Souvent, ils prennent la

forme de chevaux de Troie et font croire aux utilisateurs que leur exécution est sans

danger pour leurs ordinateurs. Pour parvenir à ce résultat, différentes techniques sont

employées : dissimulation de processus aux programmes de contrôle ou masquage de

fichiers ou de données système, au système d'exploitation.

8.4.1. Principes de l'Anti-Rootkit

Le composant AVG Anti-Rootkit est un outil spécialisé dans la détection et la

suppression des rootkits dangereux. Ces derniers sont des programmes et

technologies de camouflage destinés à masquer la présence de logiciels malveillants

sur l'ordinateur. AVG Anti-Rootkit peut détecter des rootkits selon un ensemble de

règles prédéfinies. Notez que tous les rootkits sont détectés (pas seulement ceux qui

sont infectés). Si AVG Anti-Rootkit détecte un rootkit, cela ne veut pas forcément

dire que ce dernier est infecté. Certains rootkits peuvent être utilisés comme pilotes

ou faire partie d'applications correctes.

47

Page 48

8.4.2. Interface de l'Anti-Rootkit