Page 1

I-Storm ADSL Router

With Firewall Built-in

Manuale Utente (V1.41)

Page 2

AtlantisLand I-Storm Router ADSL

2

Page 3

AVVERTENZE

Abbiamo fatto di tutto al fine di evitare che nel testo, nelle immagini e nelle tabelle presenti in questo

manuale, nel software e nell'hardware fossero presenti degli errori. Tuttavia, non possiamo garantire

che non siano presenti errori e/o omissioni e vi preghiamo di segnalarceli. Infine, non possiamo essere

ritenuti responsabili per qualsiasi perdita, danno o incomprensione compiuti direttamente o

indirettamente, come risulta dall'utilizzo del nostro manuale, software e/o hardware.

Il contenuto di questo manuale è fornito esclusivamente per uso informale, è soggetto a cambiamenti

senza preavviso (a tal fine si invita a consultare il sito www.atlantisland.it o www.atlantis-land.com

per reperirne gli aggiornamenti) e non deve essere interpretato come un impegno da parte di Atlantis

Land spa che non si assume responsabilità per qualsiasi errore o inesattezza che possa apparire in

questo manuale. Nessuna parte di questa pubblicazione può essere riprodotta o trasmessa in altra

forma o con qualsiasi mezzo, elettronicamente o meccanicamente, comprese fotocopie, riproduzioni, o

registrazioni in un sistema di salvataggio, oppure tradotti in altra lingua e in altra forma senza un

espresso permesso scritto da parte di Atlantis Land spa. Tutti i nomi di produttori e dei prodotti e

qualsiasi marchio, registrato o meno, menzionati in questo manuale sono usati al solo scopo

identificativo e rimangono proprietà esclusiva dei loro rispettivi proprietari.

FCC

Questo apparecchio è stato testato e risultato appartenente alla “Class B digital device”, in conformità

alla “Part 15 delle FCC Rules”. Questi limiti sono pensati per offrire una ragionevole protezione

contro dannose interferenze in ambienti di tipo domestico. Questo apparecchio genera, assorbe e può

irradiare energia sotto forma di frequenze radio, se non installato e usato in conformità con le

istruzioni. Questo può causare dannose interferenze ad ogni tipo di comunicazione radio. Tuttavia

questa ipotesi potrebbe verificarsi anche in caso di corretta installazione in particolari situazioni, in

questo caso rivolgersi a personale qualificato.

i

Page 4

AtlantisLand I-Storm Router ADSL

INDICE

CAPITOLO 1................................................................................................................ 1

INTRODUZIONE ................................................................................................................................... 1

1.1 Panoramica dell’I-Storm ADSL Router ................................................................................ 1

1.2 Contenuto della confezione.................................................................................................... 2

1.3 Caratteristiche dell’I-Storm ADSL Router ........................................................................... 2

1.4 Schema di installazione dell’I-Storm ADSL Router ............................................................ 4

CAPITOLO 2................................................................................................................ 5

USO DELL’I-STORM ADSL ROUTER ................................................................................................. 5

2.1 Precauzioni nell’uso dell’I-Storm ADSL Router .................................................................. 5

2.2 I Led frontali .......................................................................................................................... 5

2.3 Le porte posteriori.................................................................................................................. 6

2.4 Cablaggio ............................................................................................................................... 6

CAPITOLO 3................................................................................................................ 7

CONFIGURAZIONE .............................................................................................................................. 7

3.1 Prima di iniziare..................................................................................................................... 7

3.2 Settaggi di Default ............................................................................................................... 14

3.2.1 Modalità Router/Bridge ............................................................................................. 16

3.2.2 Password ..................................................................................................................... 16

3.2.3 Porte LAN e WAN .................................................................................................... 17

3.3 Informazioni sull’ISP........................................................................................................... 17

3.4 Configurazione col Browser in modalità Router ............................................................... 18

3.4.1 LAN ............................................................................................................................ 19

3.4.2 WAN........................................................................................................................... 22

3.4.3 System......................................................................................................................... 29

3.4.4 Firewall ....................................................................................................................... 33

3.4.5 VPN ............................................................................................................................ 42

3.4.6 Virtual Server.............................................................................................................. 44

3.4.7 Advanced .................................................................................................................... 50

3.4.8 Status........................................................................................................................... 56

3.4.9 Help............................................................................................................................. 59

3.5 Configurazione in modalità Bridge tramite Browser .......................................................... 60

3.5.1 LAN ............................................................................................................................ 61

3.5.2 WAN........................................................................................................................... 62

3.5.3 System......................................................................................................................... 68

3.5.4 Advanced .................................................................................................................... 71

3.5.5 Status........................................................................................................................... 72

3.5.6 Help/Logout................................................................................................................ 73

3.6 Cambiare la Password.......................................................................................................... 74

3.7 Firmware Upgrade ............................................................................................................... 75

3.8 Ripristino del Firmware ....................................................................................................... 75

ii

Page 5

Capitolo 1 Introduzione

CAPITOLO 4.............................................................................................................. 84

TROUBLESHOOTING ......................................................................................................................... 84

APPENDICE A....................................................................................................... 96

SPECIFICHE ....................................................................................................................................... 96

APPENDICE B........................................................................................................ 97

SUPPORTO OFFERTO ........................................................................................................................ 97

A02-RA/M1 (novembre 2002)

iii

Page 6

Page 7

Capitolo 1

Introduzione

1.1 Panoramica dell’I-Storm ADSL Router

L’I-Storm ADSL Router dispone di una porta per connessione ADSL ad alta velocità e una porta

Ethernet. Supporta in downstream un tasso di trasmissione fino ad 8Mbps e in upstream un tasso di

trasmissione sino a 1024Kbps, inoltre soddisfa il Multi-Mode standard (ANSI T1.413, Issue 2; G.dmt

(G.992.1); G.lite (G992.2)).

Il prodotto supporta i protocolli PPPoA (RFC 2364 - PPP over ATM Adaptation Layer 5), RFC 1483

encapsulation over ATM (bridged oppure routed), PPP over Ethernet (RFC 2516), IPoA (RFC1577) e

PPTP-to-PPPoA relaying per stabilire una connessione con l’ISP. Inoltre incorpora un client PPTP per

stabilire una connessione VPN con un server remoto PPTP. Il prodotto supporta inoltre VC-based ed il

LLC-based multiplexing.

Il prodotto è la soluzione ideale per connettere un piccolo gruppo di PC ad Internet tramite una

connessione veloce ADSL. In questo modo molti utenti possono condividere questa connessione ed

avere accesso simultaneamente ad Internet.

Il prodotto inoltre offre un Internet firewall adatto a proteggere la Lan locale da accessi indesiderati.

Possiede oltre alla funzione di NAT, che di per sé è una sorta di prima difesa, anche tutta una serie di

caratteristiche proprie che lo rendono adatto a garantire la sicurezza della Lan. Può inoltre essere

configurato per impedire ad utenti interni, della Lan, di accedere ad Internet.

Il prodotto fornisce tre livelli di sicurezza. Anzitutto maschera l’indirizzo IP dell’utente della Lan,

rendendolo invisibile agli utenti di Internet rendendo, in tal modo, molto più difficoltoso, per un

hacker, di localizzare il PC nella Lan. Può inoltre bloccare e fare il redirect di alcune porte per limitare

i servizi cui utenti esterni possono accedere. A titolo di esempio, per assicurarsi che alcuni giochi o

altre applicazioni possano funzionare correttamente, è possibile aprire alcune porte specifiche per

utenti esterni per consentire l’accesso a servizi forniti da PC della Lan. Infine l’I-Storm ADSL Router

può smascherare e bloccare tutta una serie di Hacker Patterns non consentendo così all’hacker di

accedere alla Lan, inoltre conserverà tutti questi attacchi rilevati ( come qualunque pacchetto

“intercettato” dal firewall) in una opportuna tabella che potrà essere poi consultata.

Il servizio DHCP è integrato, client e server, consentendo (sino ad un massimo di 253) ai PC della Lan

di ricevere il loro indirizzo IP privato dinamico all’accensione in maniera del tutto automatica. E’

sufficiente settare il PC come client DHCP e L’I-Storm ADSL Router provvederà a passargli tutte le

informazioni necessarie (indirizzo IP, netmask, DNS, default gateway). Ogni volta che un PC viene

acceso, se configurato come client DHCP, viene riconosciuto dal Router ADSL che gli assegna un IP

privato istantaneamente.

Per utenti avanzati la funzione di Virtual Service offerta dal prodotto consente la visibilità alla

macchina locale con uno specifico server nei confronti di utenti esterni. Un ISP fornisce un indirizzo

IP che può essere assegnato al Router ADSL e gli specifici servizi possono essere rediretti ad uno

specifico computer della Lan. Un server Web può essere connesso ad internet attraverso il Router

1

Page 8

AtlantisLand I-Storm Router ADSL

ADSL che quando riceve una richiesta di accesso, via html, rigira i pacchetti all’IP della Lan su cui è

il PC che ospita il server Web. In questo caso il server Web è protetto da ogni tipo di attacchi grazie al

lavoro fatto dal firewall dell’I-Storm ADSL Router.

La funzione di Virtual Service inoltre consente di reindirizzare a più di un PC diversi servizi. Per

esempio è possibile rigirare separatamente servizi diversi a PC diversi che comunque restano protetti

dal firewall presente sull’I-Storm ADSL Router.

1.2 Contenuto della confezione

• I-Storm ADSL Router

• CD-ROM contenente il manuale (Inglese e Italiano), le guide rapide (Inglese, Italiano e

Francese) ed il firmware

• Guida di Quick Start multilingua (Inglese, Italiano e Francese)

• cavo RJ-11 ADSL

• cavo incrociato CAT-5 LAN

• cavo seriale RS232 DB9

• Alimentatore AC-DC (5V, 2.6A)

1.3 Caratteristiche dell’I-Storm ADSL Router

Caratteristiche offerte dall’I-Storm ADSL Router:

ADSL Multi-Mode Standard: Supporta in downstream un tasso di trasmissione fino 8Mbps ed un

tasso di trasmissione in upstream sino a1024Kbps, inoltre soddisfa il Multi-Mode standard (ANSI

T1.413, Issue 2; G.dmt (G.992.1); G.lite (G992.2)).

Multi-Protocol per stabilire la connessione: Supporta PPPoA (RFC 2364 - PPP over ATM

Adaptation Layer 5), RFC 1483 encapsulation over ATM (bridged oppure routed), PPP over Ethernet

(RFC 2516), IPoA (RFC1577) e PPTP-to-PPPoA relaying per stabilire la connessione con l’ISP. Il

prodotto supporta inoltre VC-based ed il LLC-based multiplexing.

Network Address Translation (NAT): Consente a diversi utenti di accedere alle risorse esterne,

come Internet, simultaneamente attraverso un indirizzo IP singolo. Sono inoltre supportate

direttamente come web browser, ICQ, FTP, Telnet, E-mail, News, Net2phone, Ping, NetMeeting e

altro.

Firewall: Supporta un SOHO firewall con tecnologia NAT. Automaticamente scopre e blocca

l’attacco di tipo Denial of Service (DoS) attack. L’attacco dell’hacker è registrato e conservato in

un’area protetta. Aggiornando il firmware, scaricabile dal sito www.atlantisland.it o www.atlantis-

land.com, è possibile migliorare questa capacità al fine di mantenerla allineata all’evolversi della

tipologia di attacchi.

Packet Filtering: Non solo filtra i pacchetti in base all’indirizzo IP ma anche in base alla porta usata

(dunque il tipo di pacchetti TCP/UDP/ICMP). Questo può migliorare le prestazioni nella Lan oltre che

a provvedere un controllo di alto livello.

Sicurezza nei protocolli PPPoA e PPPoE: Il Router supporta infatti i protocolli PAP (Password

Authentication Protocol) e CHAP (Challenge Handshake Authentication Protocol).

2

Page 9

Capitolo 1 Introduzione

SPI: grazie alla funzionalità di Stateful Packet Inspection il Router esamina a fondo ogni pacchetto

consentendo il passaggio dei soli pacchetti ritenuti sicuri. Questa tecnica consente di evitare gli

attacchi di tipo Spoofing.

Domain Name System (DNS) relay: Un Domain Name System (DNS) contiene una tabella di

corrispondenze tra nomi di domini ed indirizzi IP pubblici. In Internet un certo sito ha un unico nome

come www.yahoo.com ed un indirizzo IP. L’indirizzo IP è difficile da ricordare (però è assolutamente

il modo più efficiente), certamente molto più del nome. Questo compito è svolto appunto dal DNS che

grazie alla tabella incorporata riesce a fornire al PC che ne fa richiesta l’indirizzo IP corrispondente al

nome del sito (e qualora non l’avesse la richiederà ad altri server DNS di cui conosce l’IP). Il Router

ricevuto il pacchetto lo rigira al PC che ne ha fatto richiesta.

Virtual Private Network (VPN): Permette all’utente di creare un tunnel direttamente per garantire

connessioni sicure. L’utente può usare il client PPTP supportato dall’I-Storm ADSL Router per creare

una connessione VPN oppure lanciare il client PPTP da un PC ed il Router consente il passaggio di

IPSec e PPTP.

Virtual Private Network (VPN IPSec): Permette all’utente di creare un tunnel direttamente per

garantire connessioni sicure. L’utente può usare direttamente il Router per accettare o chiamare un

altro Router ed effettuare così VPN in IPSec che consentono a LAN diverse di dialogare in tutta

sicurezza.

PPP over Ethernet (PPPoE): Offre il supporto per stabilire connessioni, con l’ISP, che usano il

protocollo PPPoE. Gli utenti possono avere un accesso ad Internet ad alta velocità di cui condividono

lo stesso indirizzo IP pubblico assegnato dall’ISP e pagano per un solo account. Non è richiesto

nessuno client software PPPoE per i PC locali. Sono inoltre offerte funzionalità di Dial On Demand e

auto disconnection (Idle Timer).

Virtual Server: L’utente può specificare alcuni servizi che si rendono disponibili per utenti esterni.

L’I-Storm ADSL Router può riconoscere le richieste entranti di questi servizi e rigirarle al PC della

Lan che li offre. E’ possibile, per esempio, assegnare una data funziona ad un PC della Lan (come

server Web) e renderlo disponibile in Internet (tramite l’unico IP statico disponibile). Dall’esterno è

così possibile accedere al server Web che resta comunque protetto dal NAT.

Dynamic Host Control Protocol (DHCP) client and server: Nella WAN, DHCP client può

prendere un indirizzo IP dall’ISP automaticamente. Nella LAN, il DHCP server può gestire sino a 253

client IP, distribuendo a ciascun PC un indirizzo IP, la subnet mask ed i DNS. Questa funzionalità

consente una facile gestione della Lan.

Protocollo RIP1/2 per il Routing: Supporta una semplice tabella statica oppure il protocollo RIP1/2

per le capacità di routing.

SNTP: Una facile via per avere informazioni sull’ora dal server SNTP.

Configurabile (GUI) via Web: la gestione e la configurazione sono possibili via interfaccia grafica

(browser). Dispone di un comodo help in linea che aiuta l’utente. Supporta inoltre la funzione di

management remota con la quale è possibile configurare e gestire il prodotto.

3

Page 10

AtlantisLand I-Storm Router ADSL

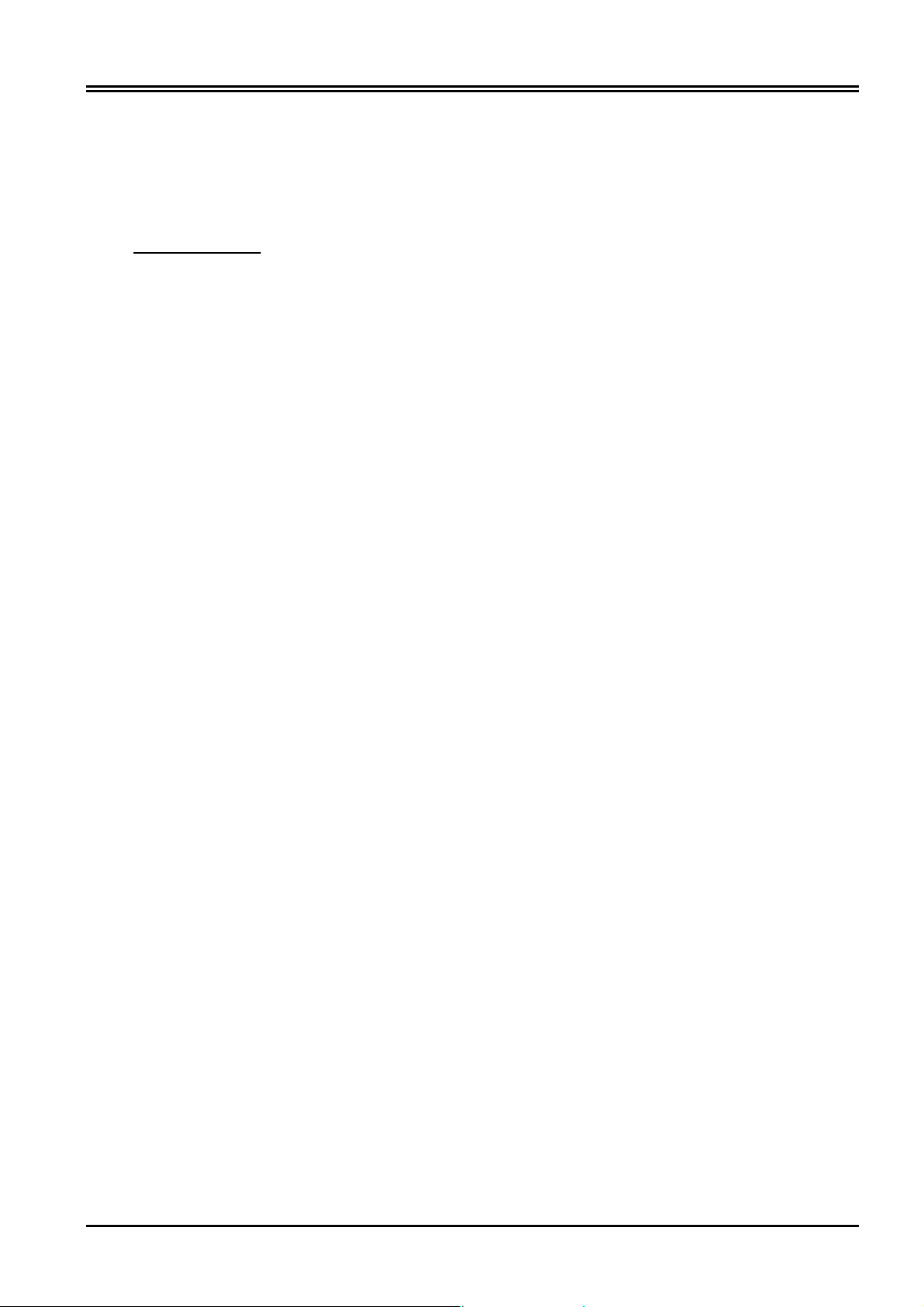

1.4 Schema di installazione dell’I-Storm ADSL Router

A) Collegare la porta WAN (LINE) alla linea telefonica per mezzo del cavo RJ11 (in dotazione)

B) L’I-Storm Router ADSL può essere collegato, tramite la porta RJ45 (LAN), nelle seguenti modalità:

• Direttamente ad un PC, tramite il cavo CAT 5 incrociato (in dotazione).

• Ad un Hub/Switch nella porta UPLINK con il cavo CAT 5 incrociato (in dotazione).

• Ad un Hub/Switch con un cavo CAT 5 diritto.

C) Collegare l’alimentatore AC-DC (2.6A, 5V) alla rete elettrica e all’apposito attacco (POWER)

situato nel pannello posteriore.

D) E’ possibile collegare l’I-Storm Router ADSL ad un PC tramite il cavo RS232 (in dotazione tipo

DB9-DB9) per configurarlo tramite la Console.

E’ possibile vedere in figura un esempio di cablaggio di una rete (parte superiore) , si ricorda che è

possibile usare l’I-Storm ADSL router anche con un solo PC e senza hub/switch collegandolo

direttamente alla scheda di rete col cavo fornito in dotazione (parte inferiore).

4

Page 11

Capitolo 2

Uso dell’I-Storm ADSL Router

2.1 Precauzioni nell’uso dell’I-Storm ADSL Router

Non usare il Router ADSL in un luogo in cui ci siano condizioni di alte temperatura

ed umidità.

Non usare la stessa presa di corrente per connettere altri apparecchi al di fuori del

Router ADSL.

Non aprire mai il case del Router ADSL né cercare di ripararlo da soli . Se il Router

ADSL dovesse essere troppo caldo, spegnerlo immediatamente e rivolgersi a

personale qualificato.

Mettere il Router ADSL in una superficie piana e stabile.

Usare esclusivamente l’alimentatore fornito nella confezione.

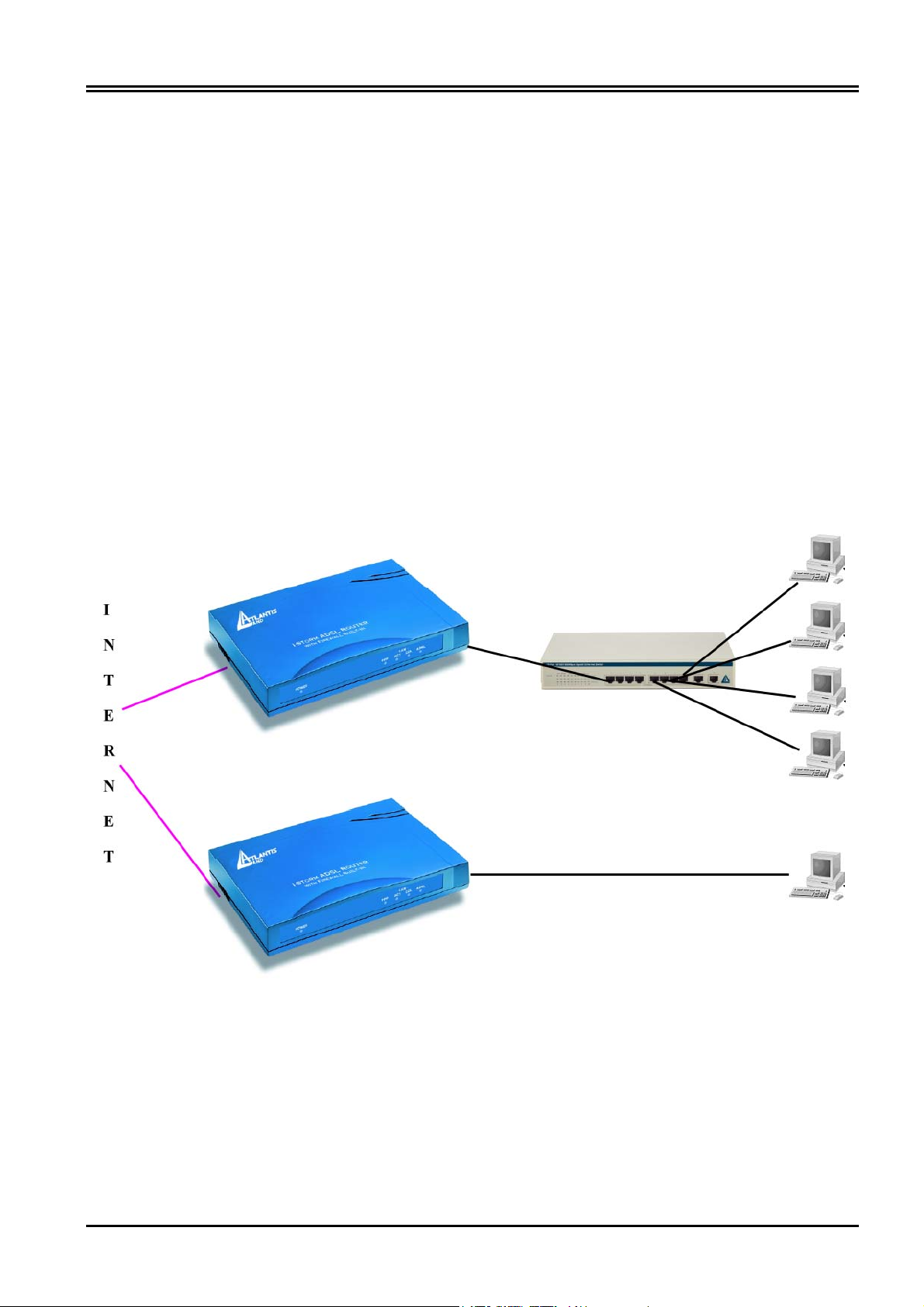

2.2 I LED frontali

LED Informazione

1 Power Acceso fisso quando connesso alla rete elettrica

2 PPP

Acceso fisso quando una connessione PPPoE / PPPoA

è attiva.

Lampeggia quando tenta di costruire una connessione

PPP.

Spenta se si utilizza un protocollo diverso (RFC 1483

o 1577)

5

3 LAN / ACT

4 LAN / COL

5 ADSL

Acceso fisso quando connessa alla LAN

Lampeggia quando manda/riceve dati

Acceso fisso in presenza di collisioni.

Acceso fisso quando connesso in modalità ADSL DSLAM.

Page 12

AtlantisLand I-Storm Router ADSL

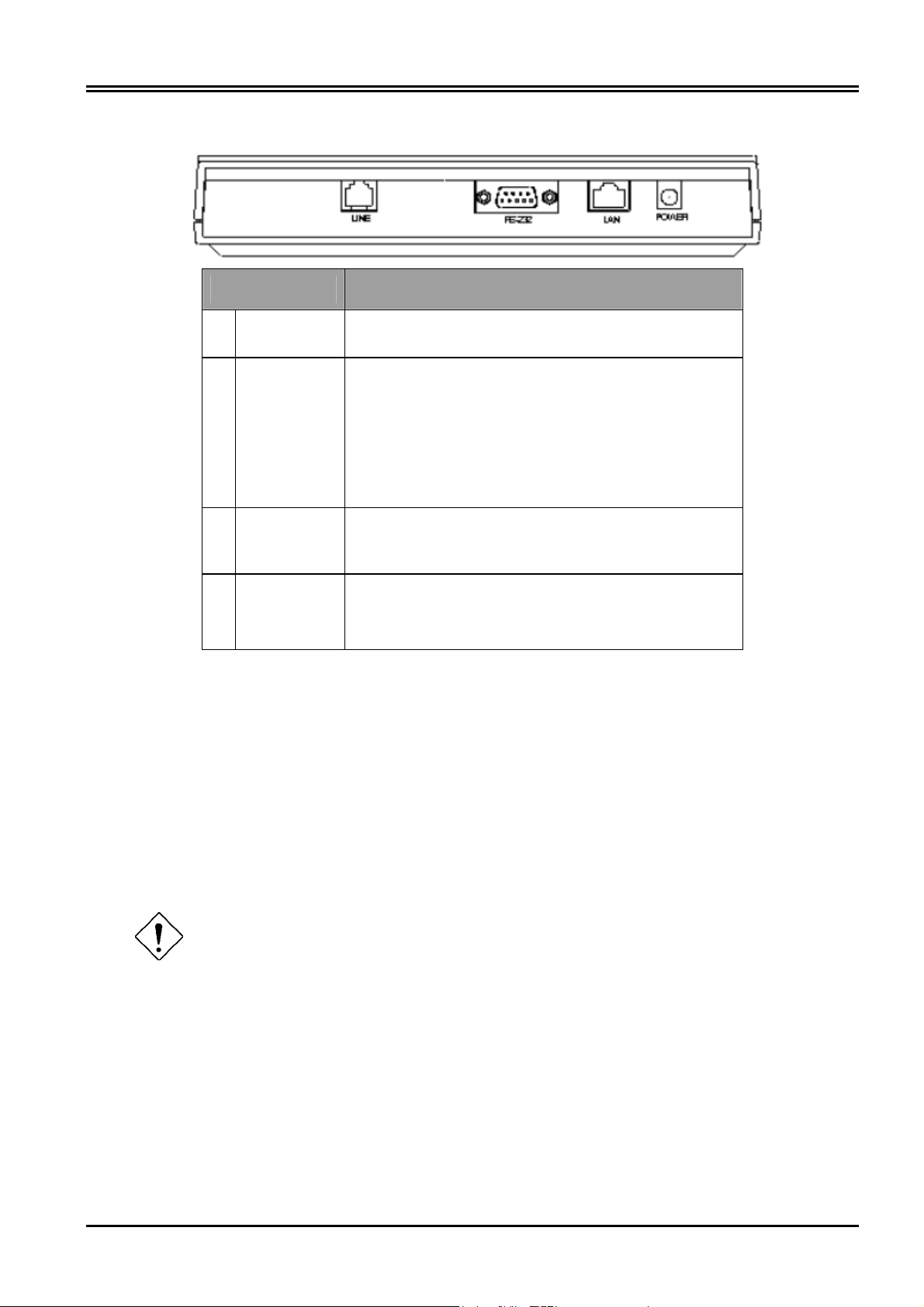

2.3 Le PORTE posteriori

Porte Utilizzo

Power

1

(jack)

LAN

2

(RJ-45

connettore)

RS-232

3

(porta)

4 LINE

(RJ-11

connettore)

Connettere l’alimentatore a questo jack

Connesso con un cavo Ethernet incrociato (quello

fornito) quando è connesso alla scheda Lan (del PC) o

nella porta uplink dell’hub/switch.

Connesso con un cavo Ethernet dritto quando è

connesso alla Lan (hub o switch, non nella porta

uplink)

Connettere il cavo RS232 fornito alla porta seriale (9

pin) del PC. Tale connessione è opzionale.

Connettere il cavo RJ-11 a questa porta per effettuare

l’allacciamento all’ADSL.

2.4 Cablaggio

Il problema più comune è quello di un cattivo cablaggio per Ethernet o per la Lan. Accertarsi che tutti i

dispositivi connessi siano accesi, usare inoltre i Led frontali per avere una diagnosi immediata dello

stato del cablaggio. Controllare che siano accesi sia il Led Lan che quello ADSL (qualora così non

fosse ricontrollate il cablaggio). Il cavo deve essere incrociato se il dispositivo è connesso direttamente

ad un PC, nel caso invece in cui sia connesso ad un Hub/Switch usare un cavo diritto, usare invece un

cavo Ethernet di tipo incrociato se collegato alla porta uplink.

L’I-Storm ADSL Router non è in grado di accorgersi se il cablaggio è corretto.

Accertarsi di usare il cavo corretto a seconda che il dispositivo sia connesso ad un PC

o un Hub/Switch. Accertarsi che il cavo che collega l’I-Storm ADSL Router, qualora

non sia quello in dotazione, sia di Cat 5 e di lunghezza inferiore a 100 metri.

Poiché l’ADSL ed il normale servizio telefonico si dividono (spesso) lo stesso filo per trasportare i

rispettivi segnali è necessario, al fine di evitare interferenze dannose, dividere tramite un apposito

filtro i 2 segnali. Tale filtro passa basso permetterà di estrarre la porzione di spettro utilizzata dal

servizio telefonico impedendo così che la qualità di questo sia compromessa dalle alte frequenze

introdotte dal segnale dell’ADSL. E’ necessario pertanto utilizzare un filtro per ogni presa cui è

attaccato un telefono analogico. Esistono opportuni filtri che dispongono di 2 uscite (una PSTN ed una

ADSL) e consentono di utilizzare sulla stessa presa sia un telefono analogico che il Router ADSL.

Tale filtro non è compreso col prodotto e va acquistato separatamente.

6

Page 13

Capitolo 3

Configurazione

L’I-Storm ADSL Router può essere configurato col browser Web che dovrebbe essere incluso nel

Sistema Operativo o comunque facilmente reperibile in Internet. Il prodotto offre un’interfaccia molto

amichevole per la configurazione.

3.1 Prima di iniziare

Questa sezione descrive la configurazione richiesta dai singoli PC connessi alla LAN cui è

connesso il Router ADSL. Tutti i PC devono avere una scheda di rete Ethernet installata

correttamente, essere connessi al Router ADSL direttamente o tramite un Hub/Switch ed avere il

protocollo TCP/IP installato e correttamente configurato in modo da ottenere un indirizzo IP tramite il

DHCP, oppure un indirizzo IP che deve stare nella stessa subnet del Router ADSL. L’indirizzo IP di

default è 192.168.1.254 e subnet mask 255.255.255.0. Certamente la strada più semplice per

configurare i PC è quella settarli come client DHCP cui l’IP (ed altri parametri) è assegnato dal Router

ADSL.

Anzitutto è necessario preparare i PC inserendovi (qualora non ci fosse già) la scheda di rete. E’

necessario poi installare il protocollo TCP/IP. Qualora il TCP/IP non fosse correttamente configurato,

seguire gli steps successivi:

Qualsiasi workstation col TCP/IP può essere usata per comunicare con o tramite il

Router ADSL. Per configurare altri tipi di workstations fare riferimento al manuale

del produttore.

7

Page 14

Capitolo 3 Uso dell’I-Storm Router ADSL

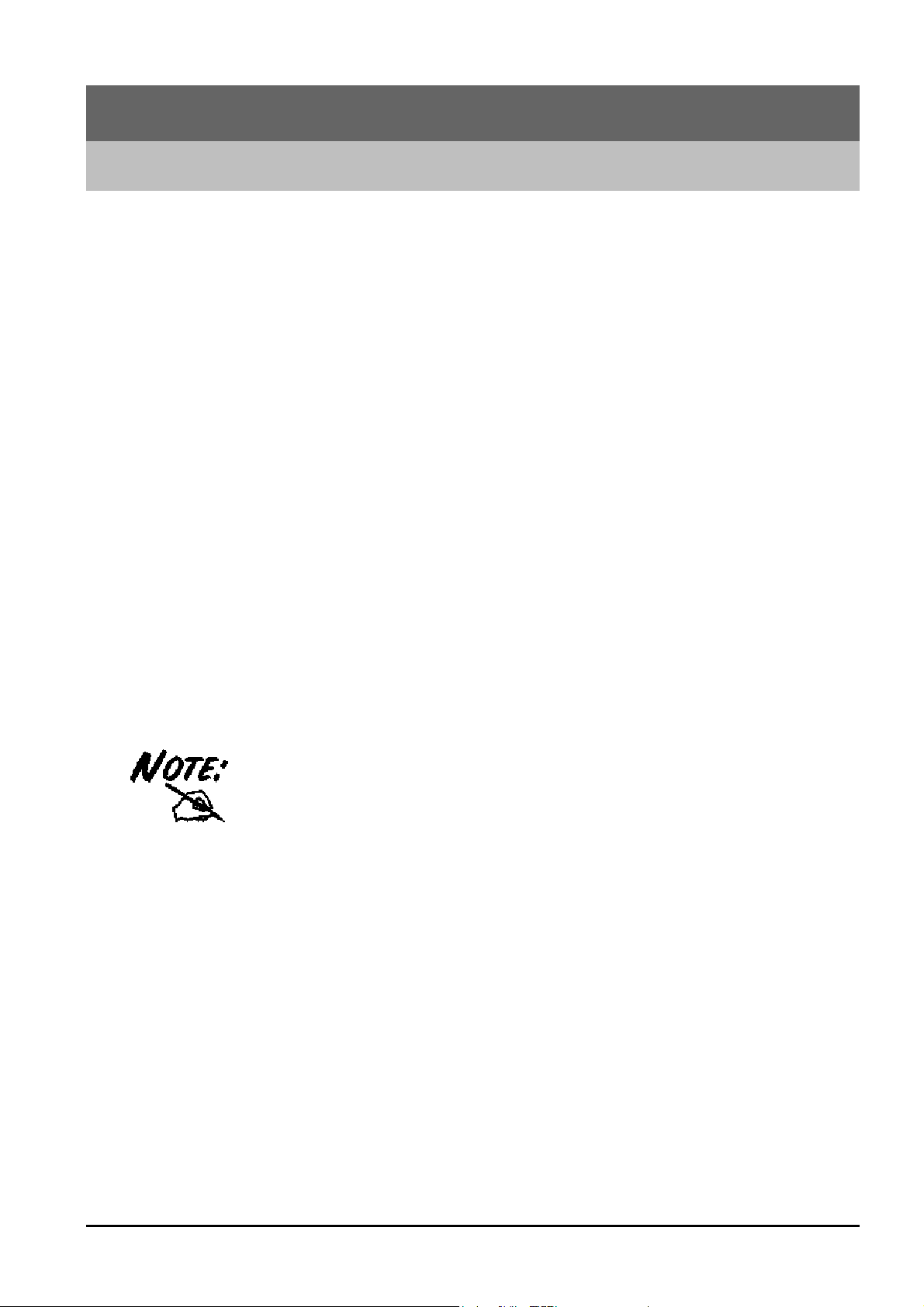

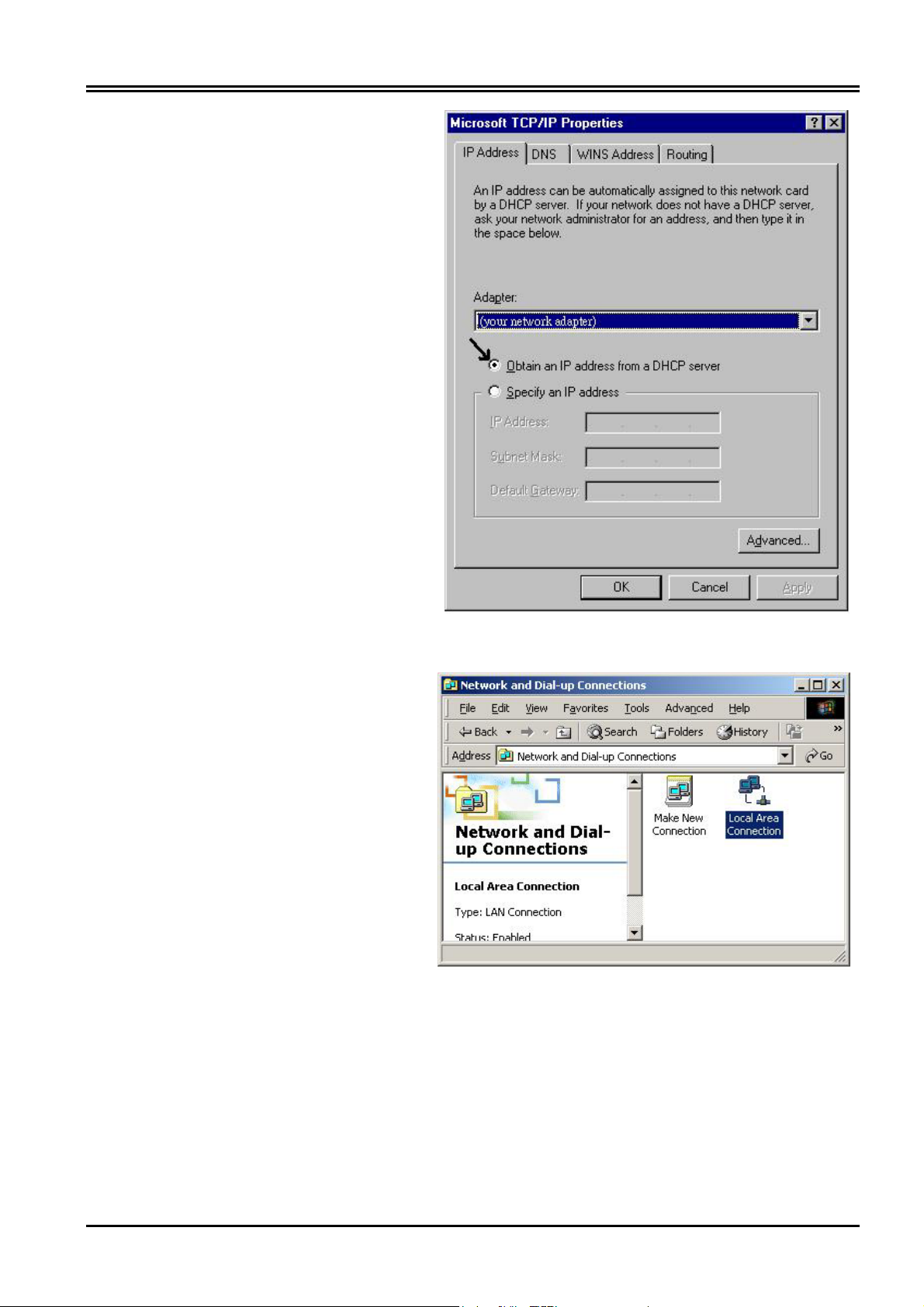

Configurazione del PC in Windows 95/98/ME

1. Andare in Start/Settings/Control

Panel. Cliccare 2 volte su Network e

scegliere Configuration.

2. Selezionare TCP/IP ->

NE2000 Compatible, o qualsiasi

Network Interface Card (NIC) del PC.

3. Cliccare su Properties.

4. Selezionare l’opzione Obtain an IP

address automatically (dopo aver

scelto IP Address).

8

Page 15

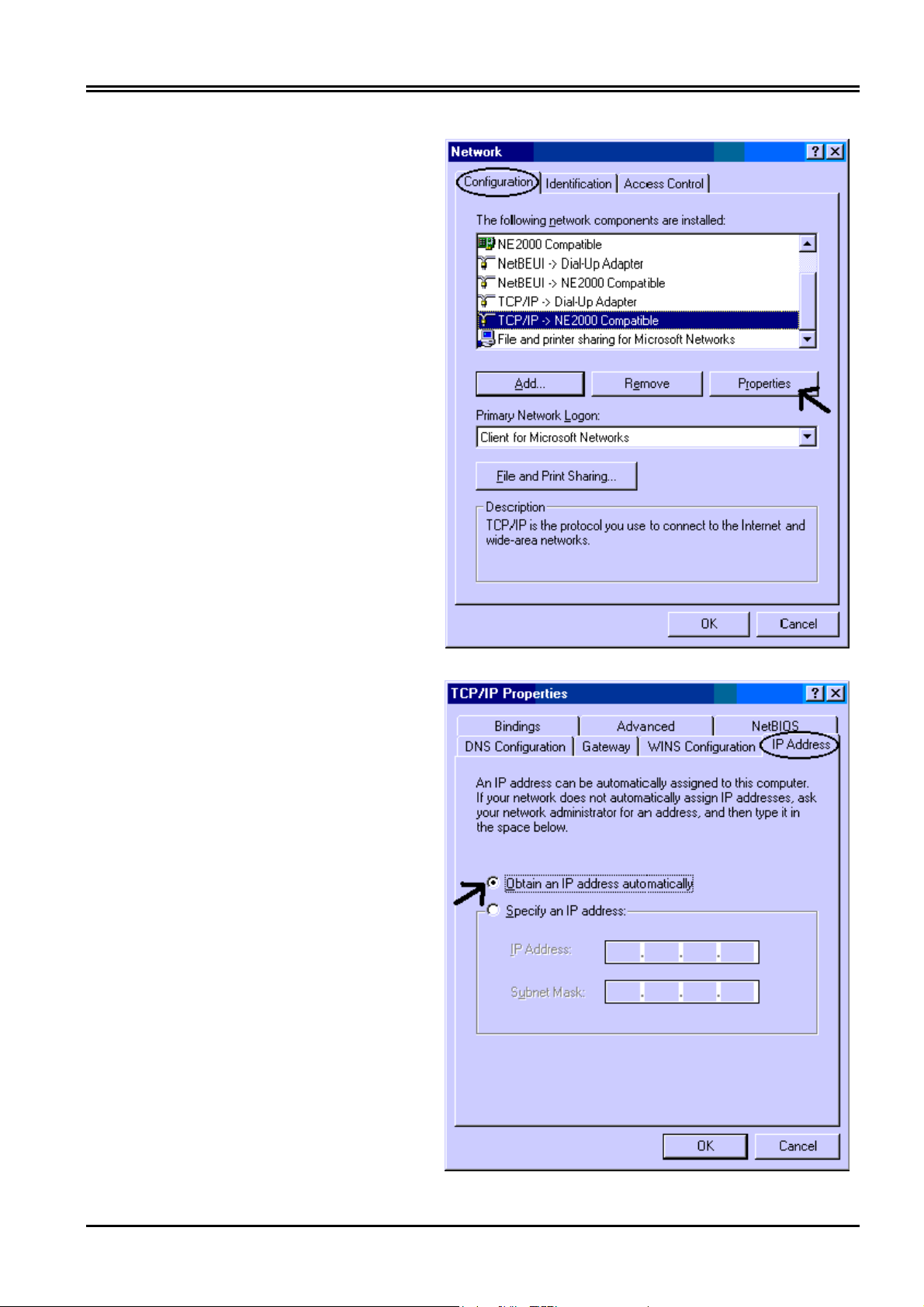

5. Andare su DNS Configuration

6. Selezionare l’opzione Disable DNS e

premere su OK per terminare la

configurazione.

Configurazione del PC in Windows NT4.0

1. Andare su Start/Settings/ Control

Panel. Cliccare per due volte su

Network e poi cliccare su Protocols .

2. Selezionare TCP/IP Protocol e poi

cliccare su Properties.

9

Page 16

3. Selezionare l’opzione Obtain an IP

address from a DHCP server e

premere OK.

Capitolo 3 Uso dell’I-Storm Router ADSL

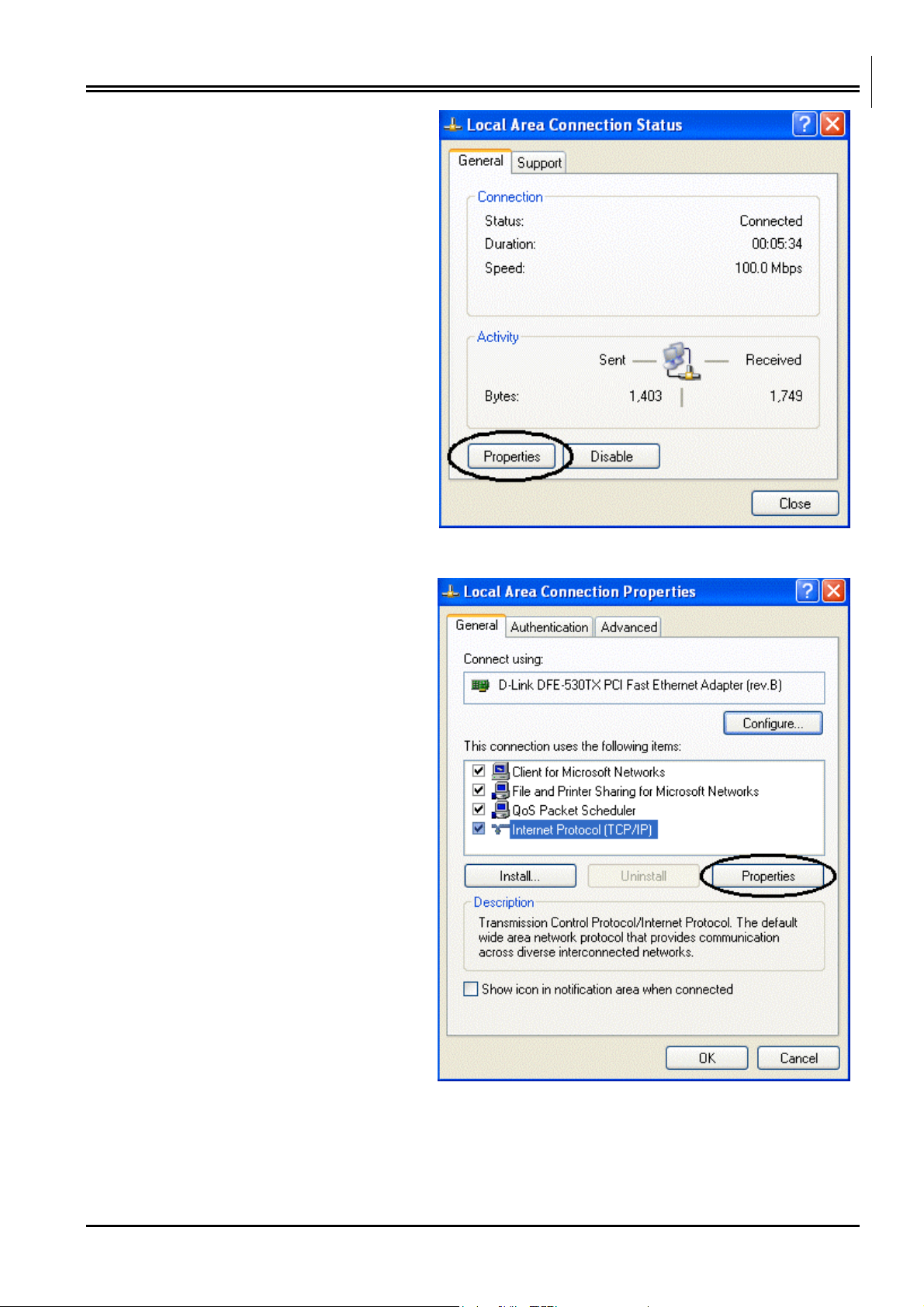

Configurazione del PC in Windows 2000

1. Andare su Start/Settings/Control

Panel. Cliccare due volte su Network

and Dial-up Connections.

2. Cliccare due volte su Local Area

Connection.

10

Page 17

3. In Local Area Connection Status

cliccare Properties.

4. Selezionare Internet Protocol

(TCP/IP) e cliccare su Properties.

11

Page 18

5. Selezionare l’opzione Obtain an IP

address automatically e

successivamente Obtain DNS server

address automatically

6. Premere su OK per terminare la

configurazione

Capitolo 3 Uso dell’I-Storm Router ADSL

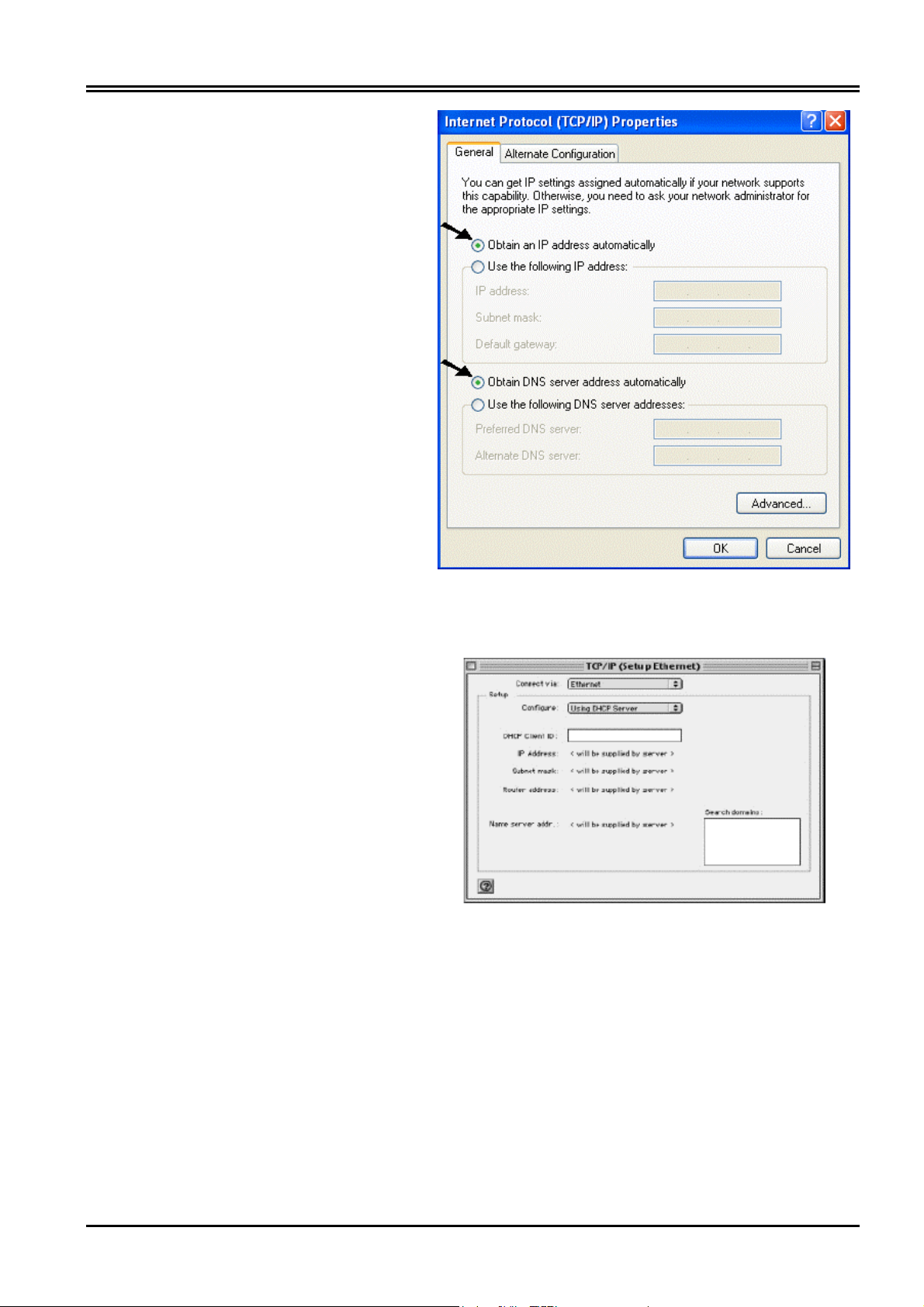

Configurazione del PC in Windows XP

1. Andare su Start e poi Control

Panel. Cliccare due volte su Network

(in Classic View) Connections.

2. Cliccare due volte su Local Area

Connection.

12

Page 19

3. In Local Area Connection Status

cliccare Properties.

4. Selezionare Internet Protocol

(TCP/IP) e cliccare su Properties.

13

Page 20

5. Selezionare l’opzione Obtain an IP

address automatically e

successivamente Obtain DNS server

address automatically .

6. Premere su OK per terminare la

configurazione.

Capitolo 3 Uso dell’I-Storm Router ADSL

Configurazione in ambiente MAC

1. Cliccare sull’icona Mela

nell’angolo in alto a sinistra dello

schermo e selezionare: Control

Panel/TCP/IP. Apparirà la

finestra relativa al TCP/IP come

mostrata in figura.

2. Scegliere Ethernet in Connect

Via.

3. Scegliere Using DHCP Server in

Configure.

4. Lasciare vuoto il campo DHCP

Client ID.

14

Page 21

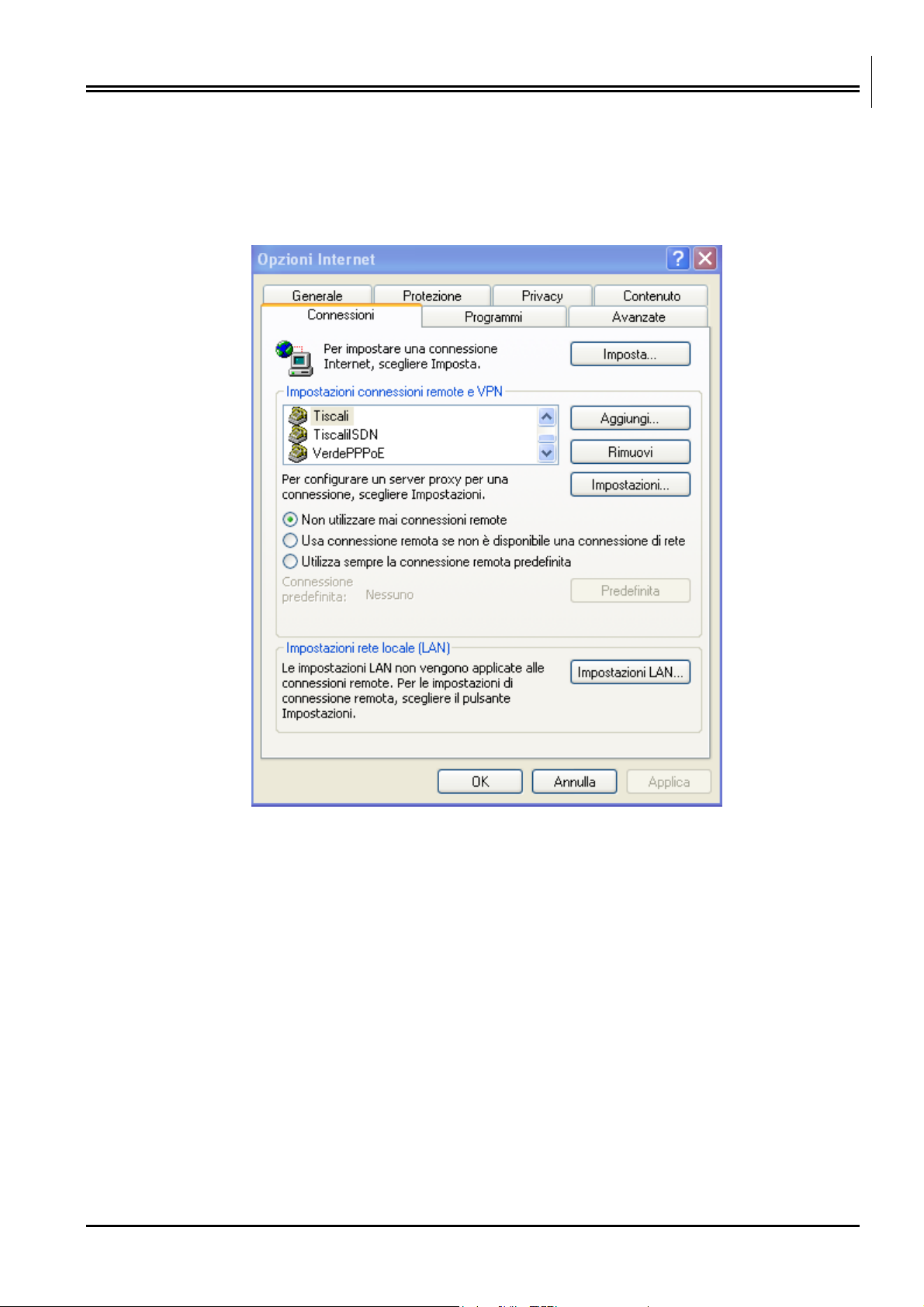

3.1.1 Configurazione del Browser

A questo punto è necessario lanciare IE, andare nel menù strumenti, poi scegliere il tab connessioni e

scegliere le voci:

• non utilizzare mai connessione remota

• usa connessione remota se non è disponibile una connessione di rete

Si osservi la figura sottostante.

3.2 Settaggi di Default

Prima di iniziare la configurazione dell’I-Storm ADSL Router è necessario conoscere quali siano i

settaggi di default:

• Web Configurator

Password : <BLANK>, BLANK inteso nel senso di non introdurre alcun carattere.

• Indirizzo IP e subnet Mask

IP Address : 192.168.1.254

Subnet Mask : 255.255.255.0

• Router/Bridge modalità=Router

• ISP setting in WAN site

PPPoE (VCI=8, VPI=35)

• DHCP server

15

Page 22

Capitolo 3 Uso dell’I-Storm Router ADSL

DHCP server è abilitato.

Indirizzo IP di partenza : 192.168.1.100

IP abilitati : 100

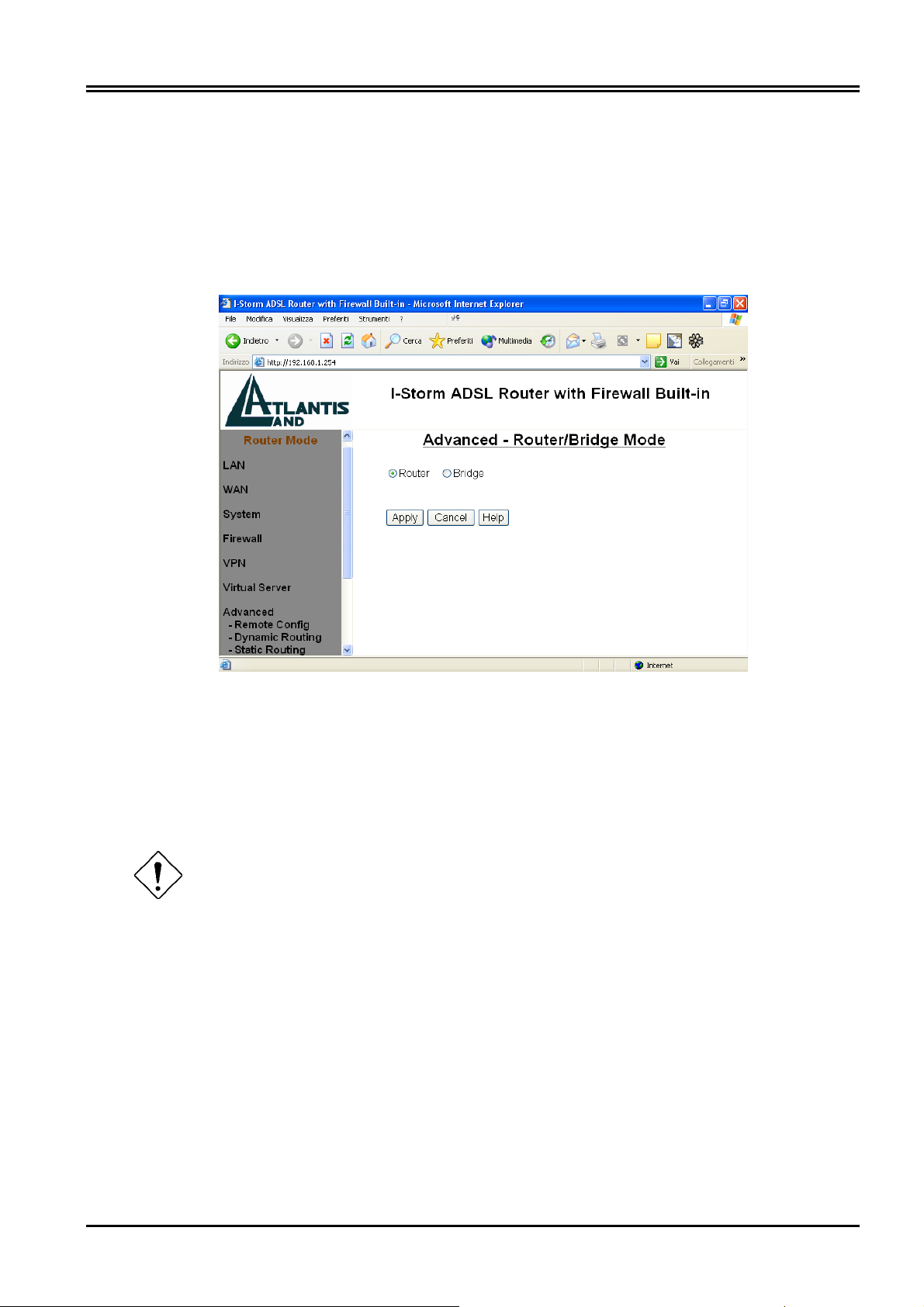

3.2.1 Modalità Router/Bridge

La modalità di default è Router. Per cambiare tra le 2 modalità ciccare in Advanced →

Router/Bridge Mode a sinistra nel Menù Principale. Selezionare la modalità che si preferisce usare e

premere sul bottone Apply.

3.2.2 Password

La password di default non è definita (nessun carattere), premere invio per entrare immediatamente.

Quando si configura l’I-Storm ADSL Router con il browser premere su OK per entrare per la prima

volta. E’ consigliato cambiare la password, al fine di aumentare la sicurezza. L’I-Storm ADSL Router

conserva una sola password per volta.

Qualora si perdesse la password consultare la sezione opportuna nel capitolo 4.

16

Page 23

3.2.3 Porte LAN e WAN

I parametri della Lan e wan sono settati di default nella seguente maniera:

Porta LAN

Porta WAN

IP address

Subnet Mask

Funzionalità DHCP

server

Indirizzi IP

distribuiti ai PC

192.168.1.254

255.255.255.0

Abilitato

100 IP disponibili da 192.168.1.100

sino a 192.168.1.199

(Attualmente sono supportati sino a

253 utenti.)

Il Protocollo PPPoE è

settato come default per

la connessione con l’ISP

(serve solamente la

Password e Username).

3.3 Informazione sull’ISP

Prima di iniziare la configurazione dell’I-Storm ADSL Router è necessario ricevere dal proprio ISP il

tipo di protocollo supportato per la connessione (PPPoE, PPPoA, RFC1483, IPoA, oppure PPTP-toPPPoA Relaying).

Può essere utile, prima di iniziare, accertarsi di avere le informazioni riportate nella tabella sottostante:

PPPoE VPI/VCI, VC-based/LLC-based multiplexing, Username,

Password, Service Name e indirizzo IP del Domain Name

System (DNS) (può essere assegnato dall’ISP in maniera

dinamica, oppure fisso).

PPPoA VPI/VCI, VC-based/LLC-based multiplexing, Username,

Password, and Domain Name e indirizzo IP del Domain

Name System (DNS) (può essere assegnato dall’ISP in

maniera dinamica, oppure fisso).

RFC1483 Bridged VPI/VCI, VC-based/LLC-based multiplexing e configurare il

dispositivo in BRIDGE.

RFC1483 Routed VPI/VCI, VC-based/LLC-based multiplexing,indirizzo IP,

Subnet mask, Gateway address, e indirizzi IP dei Domain

Name System (DNS, sono IP fissi).

IPoA VPI/VCI, IP address, Subnet mask, indirizzo del Gateway, e e

indirizzi IP dei Domain Name System (DNS, sono IP fissi).

PPTP-to-PPPoA

Relaying

VPI/VCI, VC-based/LLC-based multiplexing, e indirizzi IP

dei Domain Name System (DNS, sono IP fissi).

17

Page 24

Capitolo 3 Uso dell’I-Storm Router ADSL

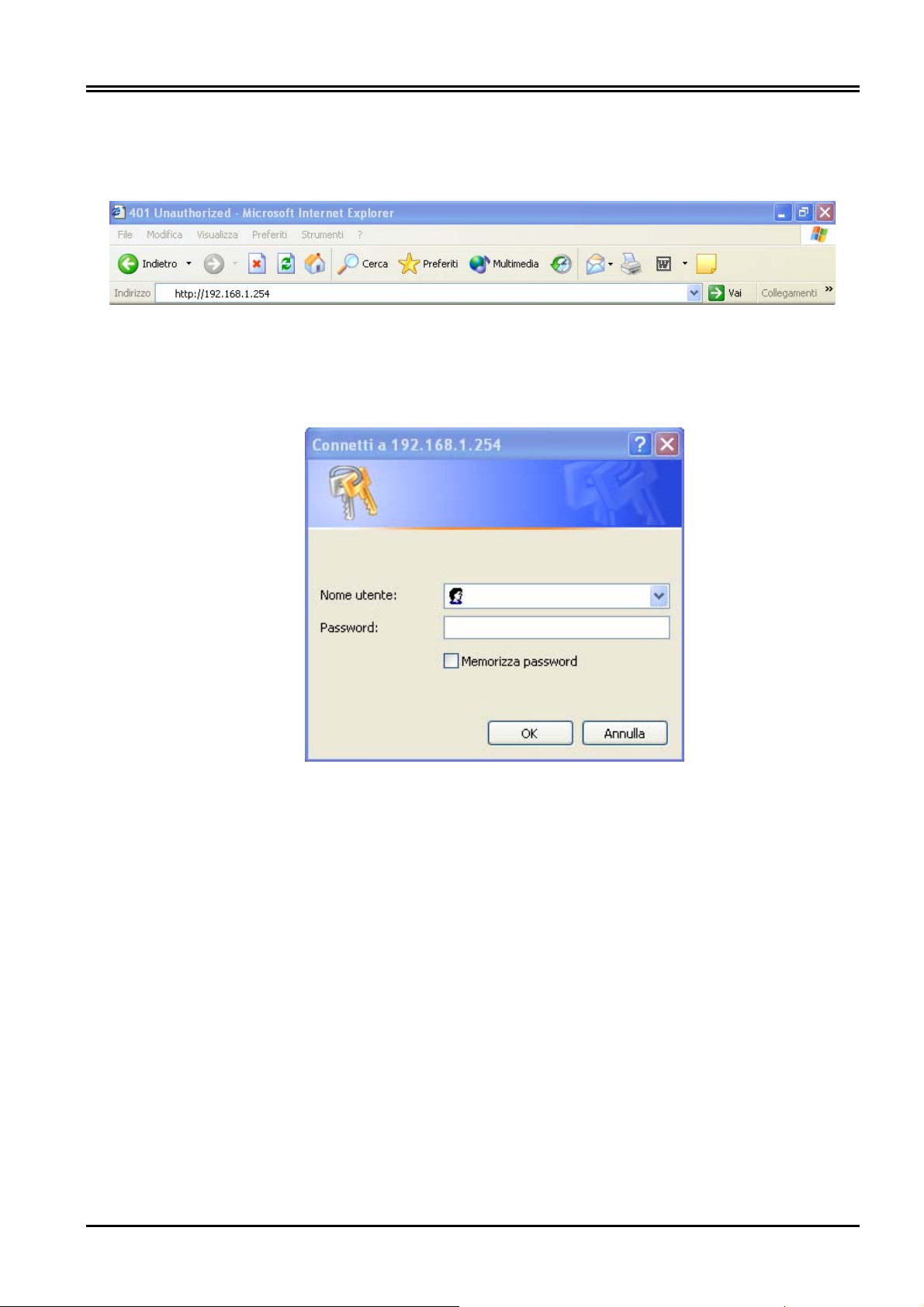

3.4 Configurazione col Browser in modalità Router

Accedere col browser web al seguente indirizzo IP (dove si inserisce l’URL) che di default è:

192.168.1.254, e premere il tasto invio.

Nessun User Name o Password è richiesta (nel caso di primo accesso). Qualora la password fosse stata

cambiata bisogna invece inserirla. Premere OK per continuare.

Apparirà a questo punto il Menù Principale, nella parte sinistra si potrà accedere (come se si stessero

vedendo i links in una homepage) a tutte le sezioni: LAN, WAN, System, Firewall, VPN, Virtual

Server, Advanced, Status, Help ed infine Logout.

18

Page 25

Cliccando sulla sezione desiderata, si vedrà nello spazio della homepage tutti i settaggi relativi alla

configurazione della sezione scelta, oppure si apriranno tutta una serie di sottosezioni tra cui scegliere

prima di avere accesso alle configurazione vere e proprie.

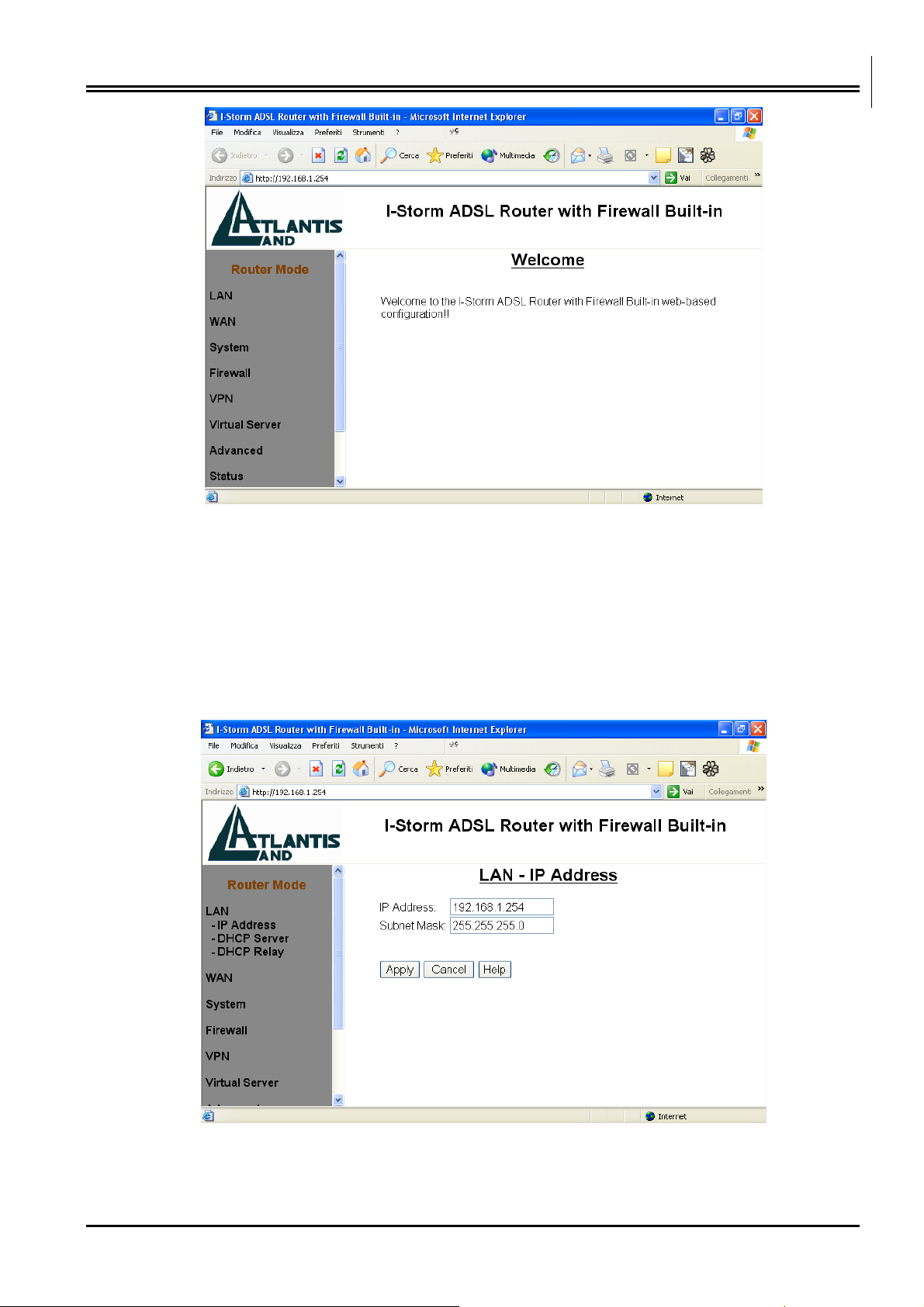

3.4.1 LAN

Questa sezione contiene i settaggi per la LAN interna. Selezionandola appariranno 3 nuove

sottosezioni: IP Address, DHCP Server e DHCP relay.

IP Address

IP Address: Il valore di default è:192.168.1.254

19

Page 26

Capitolo 3 Uso dell’I-Storm Router ADSL

Questo è l’indirizzo IP con cui l’I-Storm ADSL Router è visto nella LAN (potrebbe essere un IP

pubblico nel caso l’ISP vi fornisca una classe). E’ necessario, qualora si cambiasse IP con quello di

un’altra subnet accertarsi che tutti i PC della LAN abbiano un indirizzo IP (se non sono settati come

client DHCP) nella stessa subnet. Diversamente questo potrebbe impedire il corretto funzionamento

della LAN e l’accesso al Router ADSL.

Subnet Mask: Il valore di default è:255.255.255.0

Gli scenari possibili per la configurazione di una rete Lan privata (o pubblica) ed il Router ADSL

potrebbero essere moltissimi, a titolo d’esempio vengono riportati i più comuni. Quando si implementa

il Nat si isola di fatto la propria Lan da Internet. La Lan locale, se privata, deve avere gli indirizzi IP

appartenenti ai seguenti blocchi ( riservati dall’ente IANA per reti private).

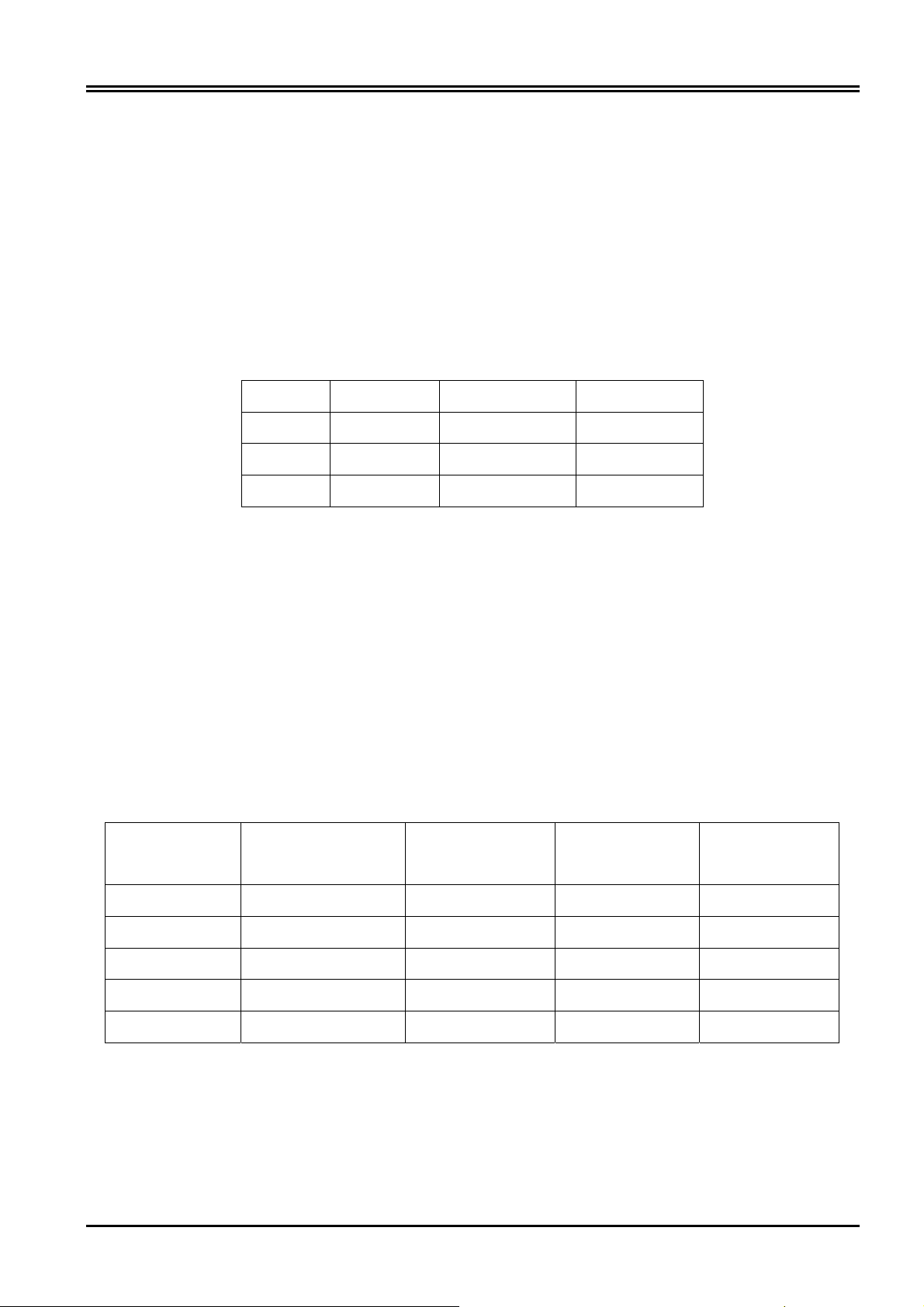

CLASSE IP Partenza IP Finale Subnet Mask

A

B

C

E’ chiaramente raccomandato scegliere gli indirizzi della propria Lan appartenenti alla tabella di sopra

(per ulteriori informazioni fare riferimento all’RFC 1597).

-PC con IP appartenenti ad una classe privata, il cui default gateway è il Router ADSL che fa

NAT. Può essere attivo o meno il DHCP (il Router prenderà dall’altra parte un indirizzo IP pubblico

statico o dinamico, ma pubblico, ed avrà un suo default Gateway che può essergli dato in automatico

o settato a mano su informazione dell’ISP). Il management del Router può essere fatto da un

qualunque PC collegato ad Internet (abilitando l’apposita funzione sull’I-Storm ADSL Router) oppure

dai PC della Lan. Il collegamento con l’ISP può essere uno qualsiasi tra quelli supportati (il default

gateway del Router ADSL sarà dato automaticamente come i DNS in caso di PPPoE e PPPoA,

bisognerà inserirli in caso di altri protocolli come RFC1483). In questo caso dunque la configurazione

della LAN sarebbe la seguente:

Host

Indirizzo IP

10.0.0.0 10.255.255.255 255.0.0.0

172.16.0.0 172.31.255.255 255.255.0.0

192.168.0.0 192.168.255.255 255.255.255.0

Maschera

Gateway

DNS

Router Lan IP 192.168.1.254 255.255.255.0

PC A 192.168.1.1 255.255.255.0 192.168.1.254 Forniti ISP

PC B 192.168.1.2 255.255.255.0 192.168.1.254 Forniti ISP

PC C 192.168.1.3 255.255.255.0 192.168.1.154 Forniti ISP

PC X 192.168.1.n 255.255.255.0 192.168.1.254 Forniti ISP

In questo caso si è scelto di mantenere la rete 192.168.1.x e l’indirizzo IP (per l’I-Storm ADSL

Router) di default. E’ possibile in questo caso abilitare il DHCP server del Router ma bisogna prestare

attenzione nello scegliere un pool di indirizzi compatibile (in questo caso bisognerà settare come IP

starting 192.168.1.n+1, dove n+1<254). E’ comunque possibile cambiare la rete in un’altra rete

(sempre appartenente alla classe B) tipo 192.168.4.x in questo caso bisognava assegnare a tutti i PC ed

al Router un indirizzo IP appartenente alla rete in questione (evitando come al soliti assegnamenti

doppi)

20

Page 27

-PC con IP appartenenti ad una classe pubblica, in questo caso tutti i PC della Lan sono

raggiungibili da Internet e l’interfaccia Lan del modem ha anch’essa un indirizzo IP pubblico. Il

default gateway dei PC è l’IP della Lan del Router che avrà chiaramente sia il DHCP che il NAT

disabilitati. L’interfaccia WAN del Router prenderà un IP che può essere pubblico o privato (si ottiene

per il fornitore del servizio un risparmio di indirizzi IP), l’ISP fornirà comunque l’indirizzo del default

gateway dell’I-Storm ADSL Router assieme alla subnet mask. Questo scenario è tipico con l’uso del

protocollo RFC 1483 o RFC 1577. Come già accennato è possibile che il Router ADSL sia collegato

(per la parte WAN) con una punto-punto composta da indirizzi IP che possono essere pubblici o

privati.

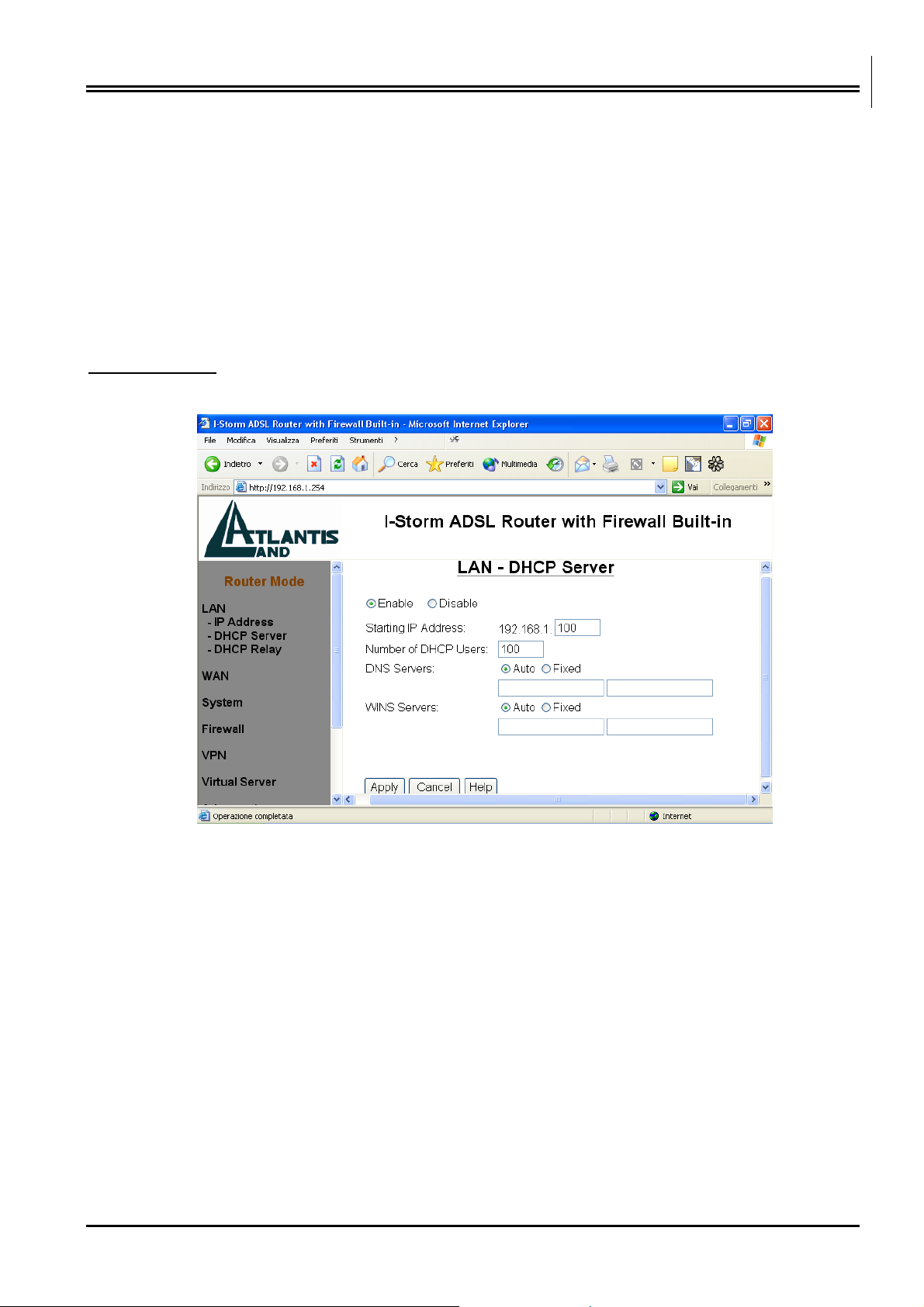

DHCP Server

~ Disable: Selezionare per NON usare il DHCP Server nel Router che dunque non distribuirà gli

indirizzi IP ai vari clients DHCP. In questo caso bisogna assegnare a tutti i PC della rete un indirizzo

IP (diverso per ogni PC), la subnet mask, DNS e l’indirizzo del gateway (che, salvo casi particolari,

dovrebbe essere quello dell’I-Storm ADSL Router).

~ Enable: Selezionare per usare il DHCP Server nel Router che dunque distribuirà gli indirizzi IP,

subnet mask, gateway (l’indirizzo IP del Router) e DNS ai vari clients DHCP. Appariranno i seguenti

campi:

Starting IP Address: Introdurre l’indirizzo IP di partenza del pool che il server DHCP assegnerà ai

vari client. Il valore di default è: 192.168.1.100.

Number of DHCP users: Introdurre il numero massimo di computer che possono ricevere via DHCP

l’indirizzo IP (gateway,DNS..). Tale valore deve essere coerente con l’indirizzo IP di partenza (se si

sceglie come Starting IP Address: 192.168.1.150 non si potrà superare come Number of DHCP

users :105).Il valore di default è 100.

Ai PC della LAN possono però essere associati IP in maniera casuale (appartenenti al range settato).

21

Page 28

Capitolo 3 Uso dell’I-Storm Router ADSL

Qualora per particolari esigenze la vostra classe privata sia una classe A,B o C ma diversa dalla

192.168.1.x il Router non può fungere da server DHCP che è limitato alla classe C 192.168.1.x. In

questo caso è necessario disabilitare la funzionalità DHCP dal Router. Dalla versione di Firmware 2.24

in avanti invece il DHCP sarà abilitabile anche con una classe diversa dalla 192.168.1.x.

Qualora fosse già presenti nella LAN un server DHCP bisogna disabilitare tale

funzionalità nel Router ADSL (o nel PC che opera dea server DHCP) per evitare

possibili conflitti.

E’ inoltre possibile settare le informazioni da passare ai client DHCP sia per gli indirizzi di

eventuali server wins che DNS.

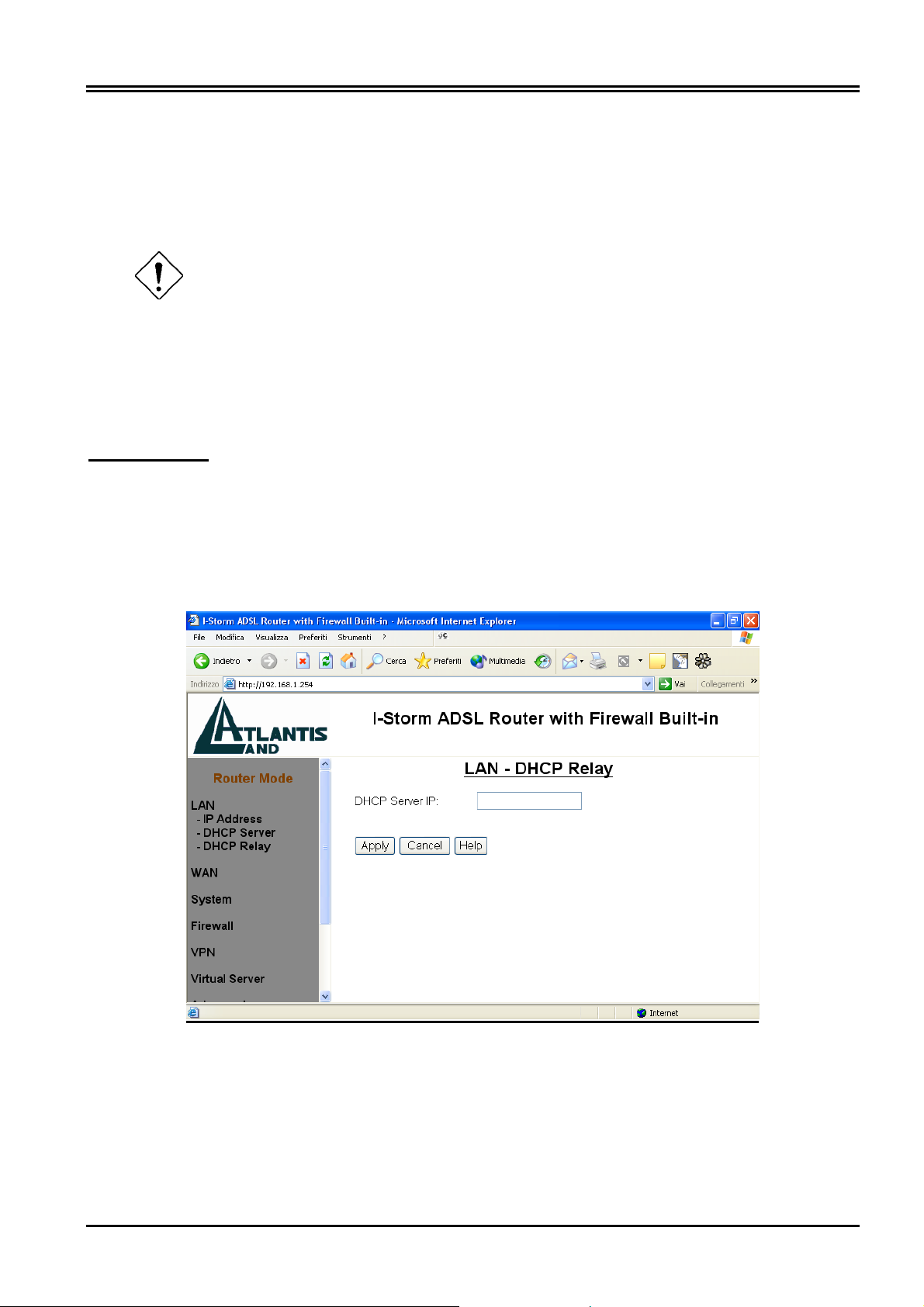

DHCP Relay

Settando questa funzionalità il servizio DHCP passa attraverso il Router I-Storm e raggiunge altri

server che assegnano alla Lan i vari indirizzi IP. Se questa funzionalità non fosse disponibile questi PC

sarebbero impossibilitati ad accedere al server DHCP. Al solito ogni PC che necessità di un indirizzo

IP si mette in contatto con un server DHCP (in questo caso fuori dalla LAN) e da questo riceve: IP,

Subnet. DG, DNS. Questi indirizzi IP sono dinamici, nel senso che hanno un tempo di validità.

Scaduto questo termine il client DHCP ricontatterà il server per riottenere un nuovo IP.

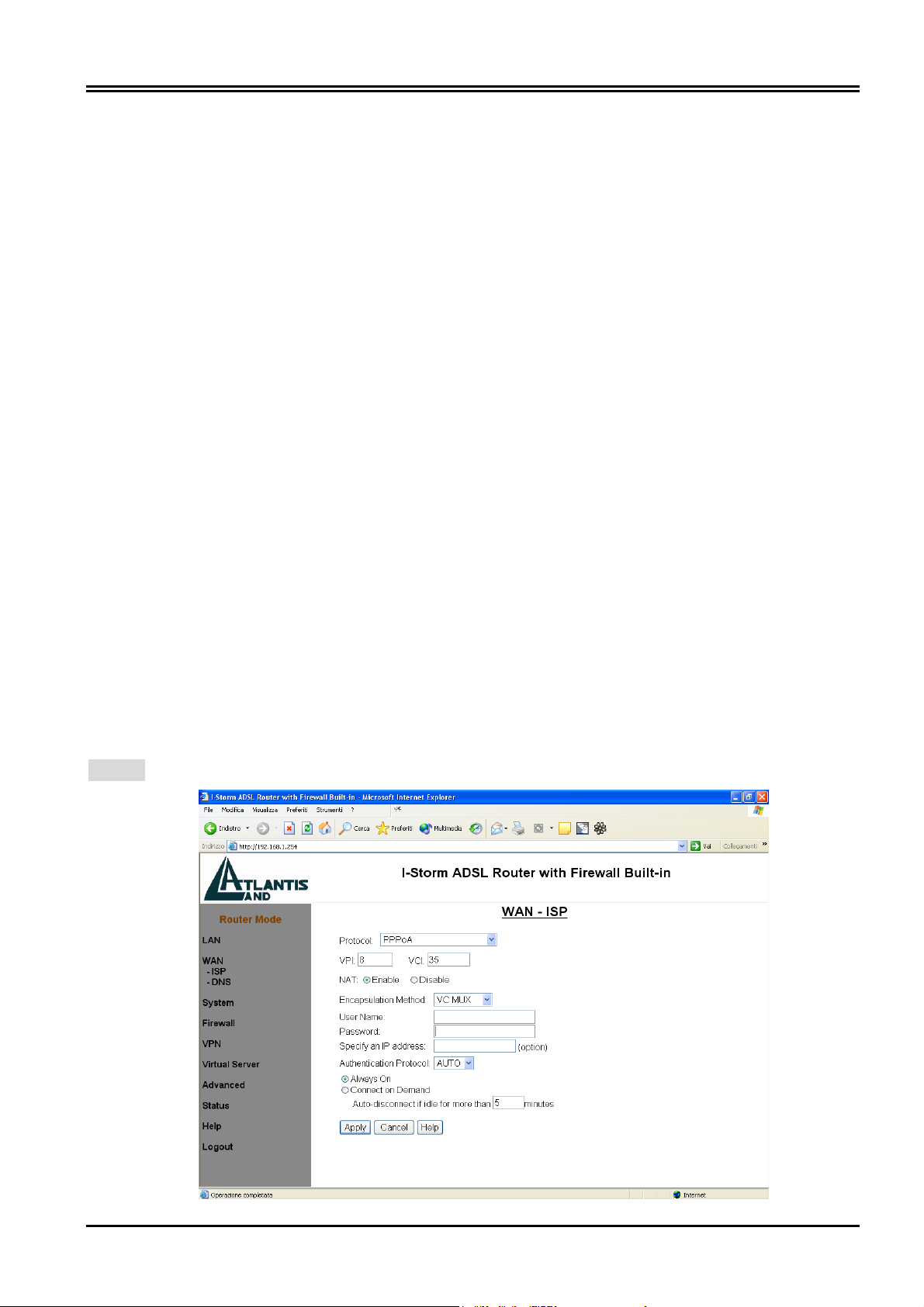

3.4.2 WAN

Questa sezione contiene i settaggi per la WAN . Selezionandola appariranno 2 nuove sottosezioni:ISP

e DNS.

22

Page 29

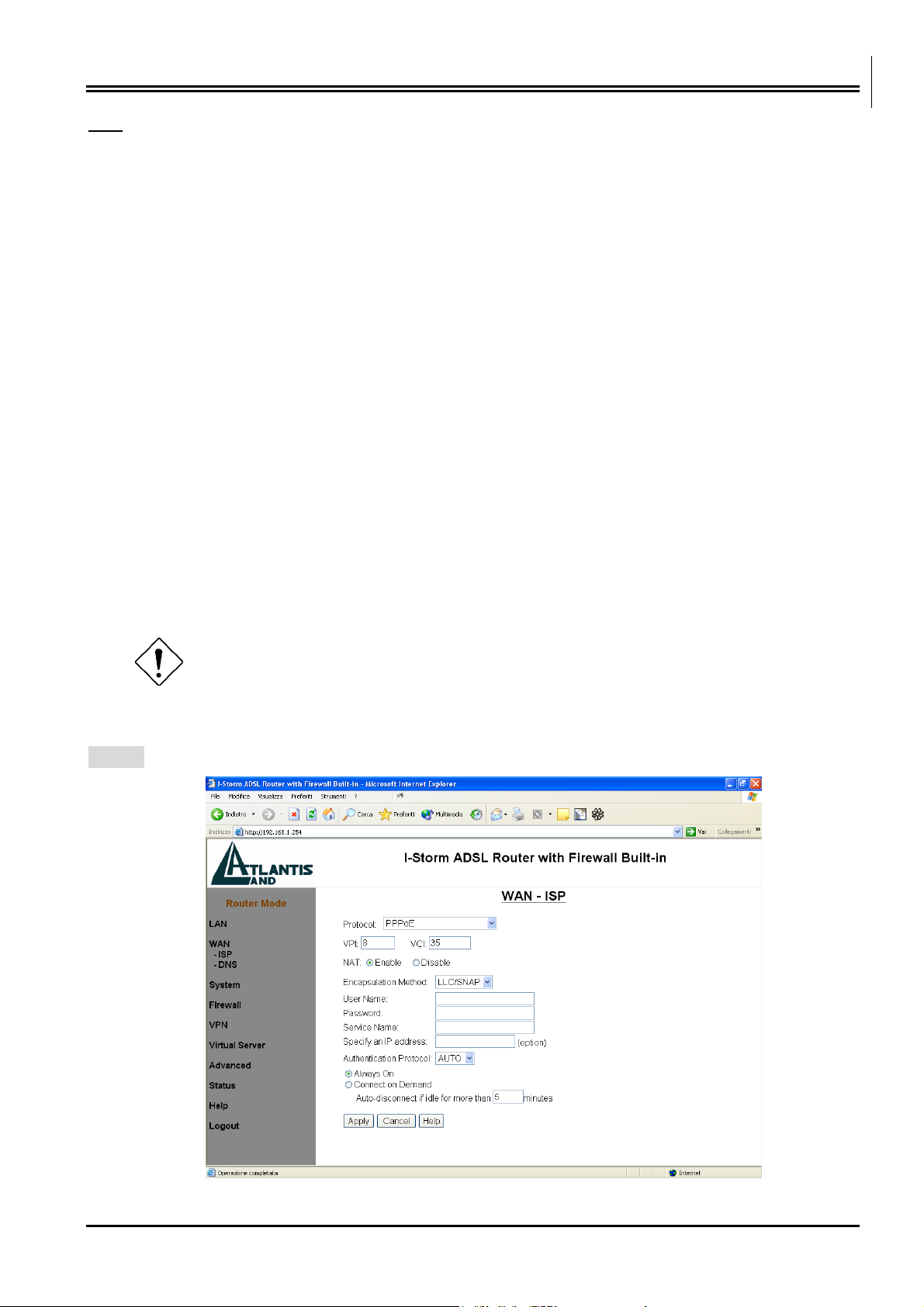

ISP

Sono disponibili cinque diverse soluzioni per la connessione con l’ISP (PPPoE, PPPoA, RFC1483

routed, IPoA, PPTP-to-PPPoA Relaying). E’ necessario conoscere quale protocollo è adottato dal

vostro provider.

VPI/VCI: Consultare il vostro ISP per conoscere i valori del Virtual Path Identifier (VPI) e del Virtual

Channel Identifier (VCI). Il range valido per il VPI va da 0 a 255 e per il VCI da 32 a 65535. I valori

di default per il VPI è 8 e per il VCI è 35.

NAT: : Il NAT consente a più utenti di accedere ad Internet al costo di un singolo account IP. Se gli

utenti della LAN dispongono di indirizzi IP pubblici e possono pertanto accedere direttamente ad

Internet (e fungere da server per determinati servizi) tale funzionalità dovrebbe essere disabilitata. Il

Nat inoltre è una sorta di primo firewall che migliora la sicurezza della Lan locale. Andrebbe usata

quando il traffico indirizzato verso Internet è una parte di quello che circola nella Lan locale,

altrimenti tale funzionalità potrebbe degradare leggermente le prestazioni della connessione ad

Internet. Tale funzionalità coesiste con la funzionalità Virtual Server, DMZ e DHCP. Il Nat manipola

i pacchetti IP uscenti e ne cambia il campo “IP provenienza” sostituendo il mittente del pacchetto (in

questo caso l’indirizzo IP il PC della Lan, che è un IP privato non valido in Internet ) con l’IP pubblico

dell’I-Storm ADSL Router. In questo modo tutti i pacchetti uscenti dal Router avranno nel campo

mittente l’indirizzo IP pubblico del Router. Quando poi i pacchetti torneranno al Router (perché sono a

lui indirizzati) questo in base a tabelle memorizzate provvederà al processo contrario e li spedirà al PC

interessato nella Lan.

Encapsulation Method: Assicurarsi di usare lo stesso metodo di incapsulamento usato dall’ISP

(LLC/SNAP or VC MUX).

Qualora si disabilitasse la funzionalità NAT il Virtual Server e VPN saranno

disabilitate.

PPPoE

23

Page 30

Capitolo 3 Uso dell’I-Storm Router ADSL

PPPoE (PPP over Ethernet) è una connessione ADSL conosciuta come dial-up DSL. E’ stata

concepita per integrare servizi a banda larga con un’attenzione particolare alla facilità di

configurazione. L’utente può beneficiare di una grande velocità di accesso senza cambiare l’idea di

funzionamento, condividere lo stesso account con l’ISP. Non è richiesto alcun software aggiuntivo.

NAT: Il NAT consente a più utenti di accedere ad Internet al costo di un singolo account IP. Se gli

utenti della LAN dispongono di indirizzi IP pubblici e possono pertanto accedere direttamente ad

Internet (e fungere da server per determinati servizi) tale funzionalità dovrebbe essere disabilitata.

Username: Introdurre l’username fornita dal vostro ISP. Tale username può essere composta da

massimo 63 caratteri (case sensitive) alfanumerici.

Password: Introdurre la password fornita dal vostro ISP. Tale password può essere composta da

massimo 63 caratteri (case sensitive) alfanumerici.

Service Name: E’ un identificativo, può essere richiesto da alcuni ISP (che provvederanno a

informarvi). Al solito può essere composto da massimo 63 caratteri (case sensitive) alfanumerici.

Authentication Protocol: Di default è: “AUTO”. Le altre opzioni possibili sono CHAP e PAP, in

caso di dubbio lasciare il valore di default.

~ Always On: Scegliere questa opzione se si desidera stabilire una sessione PPPoE nel momento

dello starting up. Inoltre viene automaticamente ristabilita la connessione PPPoE qualora si venga

disconnessi dall’ISP ( o per ragioni tecniche la connessione cada).

~ Connect on Demand: Scegliere questa opzione se si vuole stabilire una connessione PPPoE solo

quando ci sono pacchetti diretti verso Internet.

Auto-disconnect if idle for more than

quando non rileva alcuna attività di pacchetti verso Internet per un tempo predeterminato. Il valore può

essere settato da 0 a 999, come default è 5.

PPPoA

minutes: Disconnette automaticamente il Router ADSL

24

Page 31

NAT: Il NAT consente a più utenti di accedere ad Internet al costo di un singolo account IP. Se gli

utenti della LAN dispongono di indirizzi IP pubblici e possono pertanto accedere direttamente ad

Internet (e fungere da server per determinati servizi) tale funzionalità dovrebbe essere disabilitata.

Username: Introdurre l’username fornita dal vostro ISP. Tale username può essere composta da

massimo 63 caratteri (case sensitive) alfanumerici.

Password: Introdurre la password fornita dal vostro ISP. Tale password può essere composta da

massimo 63 caratteri (case sensitive) alfanumerici.

Service Name: E’ un identificativo, può essere richiesto da alcuni ISP (che provvederanno a

informarvi). Al solito può essere composto da massimo 63 caratteri (case sensitive) alfanumerici.

~ Always On: Scegliere questa opzione se si desidera stabilire una sessione PPPoA nel momento

dello starting up. Inoltre viene automaticamente ristabilita la connessione PPPoA qualora si venga

disconnessi dall’ISP ( o per ragioni tecniche la connessione cada).

~ Connect on Demand: Scegliere questa opzione se si vuole stabilire una connessione PPPoA solo

quando ci sono pacchetti diretti verso Internet.

Auto-disconnect if idle for more than

quando non rileva alcuna attività di pacchetti verso Internet per un tempo predeterminato. Il valore può

essere settato da 0 a 999, come default è 5.

RFC1483

minutes: Disconnette automaticamente il Router ADSL

Configurare l’interfaccia WAN con l’IP statico (non necessariamente pubblico) assegnato dall’ISP.

NAT: Il NAT consente a più utenti di accedere ad Internet al costo di un singolo account IP. Se gli

utenti della LAN dispongono di indirizzi IP pubblici e possono pertanto accedere direttamente ad

Internet (e fungere da server per determinati servizi) tale funzionalità deve essere disabilitata.

IP Address: Introdurre l’IP statico (non necessariamente pubblico) assegnatovi dall’ISP.

25

Page 32

Capitolo 3 Uso dell’I-Storm Router ADSL

Subnet Mask: Introdurre la Subnet Mask fornita dall’ISP.

Gateway Address: Introdurre l’indirizzo IP fornitovi dall’ISP che è il gateway del vostro Router

ADSL.

Le principali modalità in cui l’ISP può fornire RFC1483 possono essere diverse:

1-Un indirizzo IP pubblico statico. In questo caso bisognerà settare la sezione WAN-ISP nella

seguente modalità: NAT=abilitato, IP address=IP statico pubblico assegnatovi, Subnet mask e Default

Gateway (che sarà un IP pubblico) vi saranno fornite dal provider. Il LAN-IP è invece in una classe

privata e sarà il default gateway di tutti i PC (se non si attiva il DHCP).

2-Una classe di IP statici con Punto-Punto pubblica. In questo caso bisognerà settare la sezione

WAN-ISP nella seguente modalità: Nat=disabilitato, IP address=IP statico pubblico assegnatovi

(quello della punto-punto) Subnet mask e Default Gateway (che sarà un IP pubblico) vi saranno fornite

dal provider. Il Lan IP invece è sempre un IP statico pubblico e fa parte della classe assegnatavi con la

rispettiva subnet mask. Gli altri IP di questa classe (e la subnet mask) dovranno essere messi sui PC

assieme al default gateway che sarà il LAN-IP (ed i DNS).

3-Una classe di IP statici con Punto-Punto privata. In questo caso bisognerà settare la sezione

WAN-ISP nella seguente modalità: Nat=disabilitato, IP address=IP privato assegnatovi (quello della

punto-punto) Subnet mask e Default Gateway (che sarà un IP privato) vi saranno fornite dal provider.

Il Lan IP invece è sempre un IP statico pubblico e fa parte della classe assegnatavi con la rispettiva

subnet mask. Gli altri IP di questa classe (e la subnet mask) dovranno essere messi sui PC assieme al

default gateway che sarà il LAN-IP (ed i DNS).

IPoA

Configurare l’interfaccia WAN con l’IP pubblico statico assegnato dall’ISP.

26

Page 33

NAT: Il NAT consente a più utenti di accedere ad Internet al costo di un singolo account IP. Se gli

utenti della LAN dispongono di indirizzi IP pubblici e possono pertanto accedere direttamente ad

Internet (e fungere da server per determinati servizi) tale funzionalità dovrebbe essere disabilitata.

IP Address: Introdurre l’IP pubblico statico assegnatovi dall’ISP.

Subnet Mask: Introdurre la Subnet Mask fornita dall’ISP.

Gateway Address: Introdurre l’indirizzo IP fornitovi dall’ISP che è il gateway del vostro Router

ADSL.

Per ulteriori dettagli consultare la sezione precedente (RFC1483).

PPTP-to-PPPoA Relaying

Può essere usata per stabilire un tunnel PPTP tra il client PPTP sulla Lan ed il Router. IL Router si

occuperà della gestione e conversione dei pacchetti PPTP verso/da pacchetti PPP. Il Router stabilisce

una connessione PPPoA con l’ISP. E’ necessario, per terminare, creare un acceso di tipo VPN dal PC

indicando l’indirizzo IP quello LAN IP del Router ed inserendo username e password dati dall’ISP. In

questa modalità l’indirizzo IP assegnato al Router viene ruotato al PC che pertanto ha un IP pubblico,

ciò può essere utile per ottenere il pieno funzionamento di alcune particolari applicazioni internet.

Ovviamente un solo PC alla volta può usare l’accesso ad Internet. Per ulteriori dettagli, su come

costruire la VPN, consultare la sezione 3.5.2.

DNS

Un Domain Name System (DNS) contiene una tabella di corrispondenze tra nomi di domini ed

indirizzi IP pubblici. In Internet un certo sito ha un unico nome come www.yahoo.com ed un indirizzo

IP. L’indirizzo IP è difficile da ricordare (però è assolutamente il modo più efficiente), certamente

molto più del nome. Questo compito è svolto appunto dal DNS che grazie alla tabella incorporata

riesce a fornire al PC che ne fa richiesta l’indirizzo IP corrispondente al nome del sito (e qualora non

l’avesse la richiederà ad altri server DNS di cui conosce l’IP). Gli indirizzi IP dei DNS sono forniti

dall’ISP al momento in cui si effettua il LogOn. Selezionando Obtain DNS address automatically (di

default con PPPoE e PPPoA) si ottengono questi indirizzi in maniera automatica. Se il protocollo è

27

Page 34

Capitolo 3 Uso dell’I-Storm Router ADSL

RFC 1483, IpoA o PPTP-to-PPPoA Relaying è necessario introdurre manualmente gli indirizzi IP dei

DNS dell’ISP.

Scegliendo infatti uno dei protocolli RFC1483, IpoA o PPTP-to-PPPoA Relaying nella sezione ISP

apparirà la maschera di sopra. Bisogna introdurre gli indirizzi IP dei DNS che vi saranno forniti

dall’ISP. E’ necessario inoltre mettere tali valori dei DNS in ogni PC della Lan.

28

Page 35

3.4.3 System

Password

Le impostazioni di default non comprendono alcuna password. E’ consigliabile cambiare tale settaggio

al fine di evitare spiacevoli intrusioni. E’ necessario conservare la nuova password in un posto sicuro,

in quanto non è possibile in alcun modo (se non rivolgendosi ad AtlantisLand spa ed avendo

l’indirizzo MAC del Router) accedere al Router (via web)ADSL qualora venga persa. La

password può essere lunga sino ad 8 caratteri alfanumerici (accertarsi che la posizione del Caps Lock

sia off). Nell’ipotesi si perdesse la password fare riferimento alla sezione opportuna contenuta nel

capitolo 4.

29

Page 36

Time Zone

Capitolo 3 Uso dell’I-Storm Router ADSL

Il Router non ha un orologio al suo interno, usa il protocollo SNTP per risolvere tale inconveniente.

Per scegliere la zona di appartenenza sarà sufficiente accedere, sotto il menù System nel Menù

principale, alla voce Time Zone e poi, una volta scelto il fuso di appropriato, premere poi il tasto

Apply. E’ possibile ricevere, pertanto, l’ora corretta solo dopo che il collegamento ad Internet è

effettivo. E’ possibile controllare l’ora segnata dal Router ADSL accedendo, sotto il menù Status nel

Menù principale, alla voce System Status (cliccare sul tasto Refresh per aggiornare la tabella

mostrata).

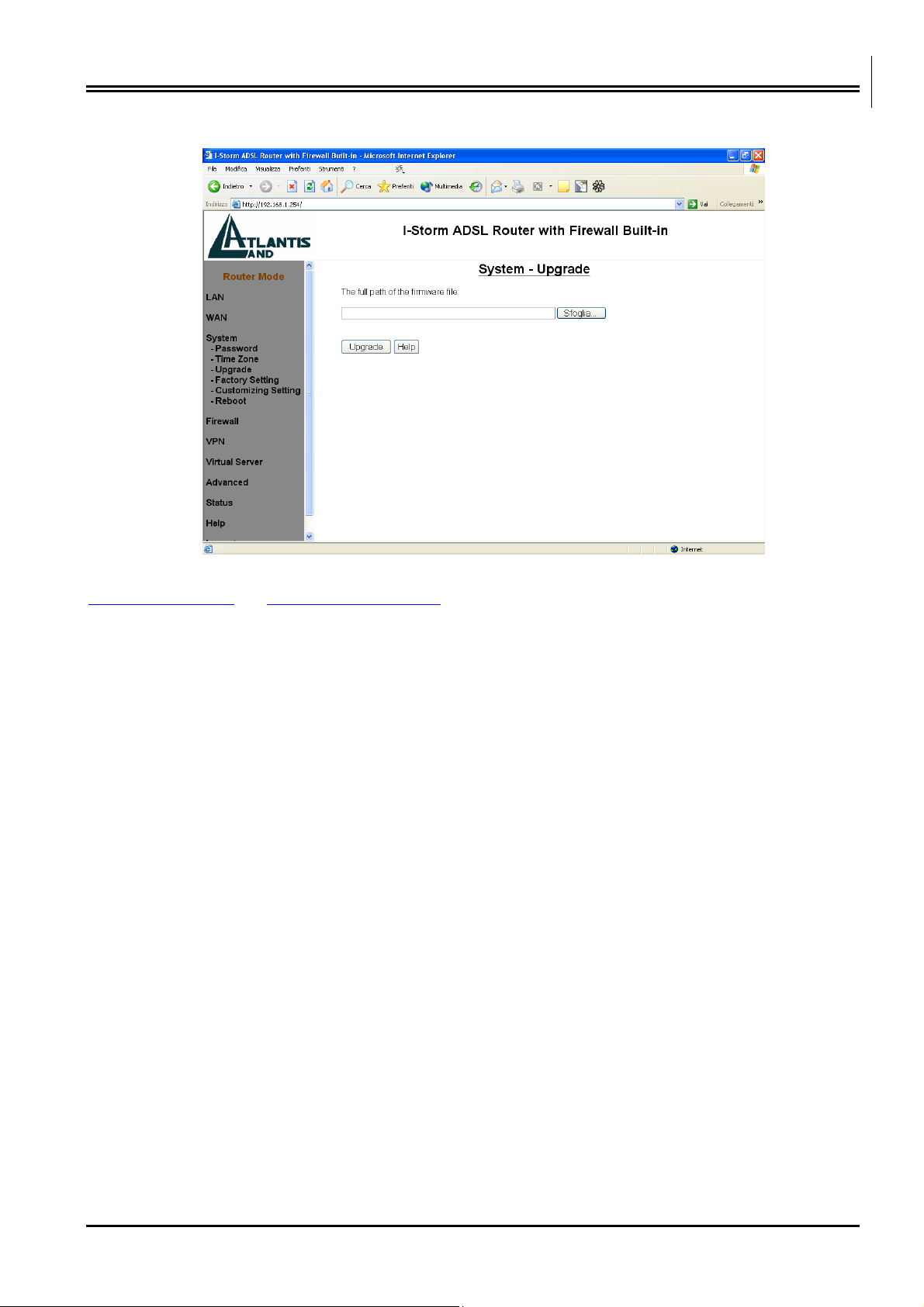

Upgrade

30

Page 37

Per effettuare l’upgrade del firmware del Router ADSL è necessario anzitutto scaricare dal sito

www.atlantisland.it

disponibile). Aprire il file compresso in una directory. Accedere a questo punto, sotto il menù System

nel Menù principale, alla voce Upgrade e premere poi il tasto Sfoglia ed indicare la path dove si è

messo il file del firmware decompresso. Premere poi sul tasto Upgrade per terminare

l’aggiornamento. E’ opportuno non staccare, durante la fase di upgrade, il Router ADSL dalla

presa elettrica. Completata la procedura il RouterADSL si resetterà automaticamente e inizierà a

funzionare col nuovo firmware. Tutti i settaggi precedenti del Router ADSL dovrebbero essere

conservati.

o www.atlantis-land.com (nella sezione opportuna) un nuovo firmware (se

Factory Setting

Se per necessità si desidera reimpostare il router ADSL con la configurazione di default (perdendo

tutti i settaggi inseriti) sarà sufficiente accedere, sotto il menù System nel Menù principale, alla voce

Factory Setting e premere poi il tasto Reset. I valori della configurazione di default sono riportati

nella sezione 3.2 di questo manuale.

Customizing Setting

L’I-Storm ADSL Router consente di memorizzare due configurazioni diverse, allo stesso tempo. Sarà

sufficiente salvare le singole configurazioni, mettendo nel campo Remark un nome che ci aiuterà nel

ricordare il tipo di configurazione. A questo punto premere sul tasto Save per salvare la configurazione

col nome inserito. Sarà sufficiente per ripristinarla, in un secondo momento, evidenziarla (col bottone

sulla sinistra) e poi premere il tasto Restore.

31

Page 38

Capitolo 3 Uso dell’I-Storm Router ADSL

Reboot

Qualora il dispositivo smetta di rispondere o funzionare è possibile risolvere il problema accedendo,

sotto il menù System nel Menù principale, e cliccare la voce Reboot. Apparirà la finestra sottostante

in cui un timer vi aggiornerà sul tempo necessario alla riconnessione.

32

Page 39

3.4.4 Firewall

Questa funzionalità offerta dal Router ADSL è un firewall che consente una prima valida difesa nei

confronti di qualche malintenzionato di cui Internet è piena. Come già detto le funzionalità offerte,

pur essendo varie ed efficaci, non sono da ritenersi “sicure” sempre e comunque. Certamente

potrebbero essere considerate ampiamente soddisfacenti in molte circostanze, ma la varietà degli

attacchi e la velocità con cui Internet si evolve consiglia sempre di non considerarsi inattaccabili.

Qualora le informazioni custodite siano particolarmente importanti consigliamo un’attenta

configurazione del firewall e magari l’uso di prodotti, a supporto, più adatti al caso.

Un utente può decidere di abilitare il firewall del Router composto sostanzialmente dalle seguenti

sottosezioni: Packet Filter, Block Hacker Attack e Block WAN. Le prestazioni possono decrescere

dal 5% sino al 10% a seconda del tipo di controlli che si richiedono al firewall. E’ consigliabile

visitare periodicamente il sito di AtlantisLand (www.atlantisland.it o www.atlantis-land.com) al fine di

reperire l’ultimo Firmware che potrebbe migliorare le caratteristiche del firewall.

Packet Filter

Queste funzioni di filtraggio dei pacchetti IP sono in buona sostanza una serie di regole che il Router

ADSL applicherà ai pacchetti IP che lo attraversano e stabilirà o meno il soddisfacimento di queste

regole, pacchetto per pacchetto. E’ utile comunque sapere che il solo filtraggio sui pacchetti non

elimina i problemi legati a livello di applicazioni o altri livelli.

Le politiche con cui organizzare un filtraggio sono essenzialmente riassumibili in due posizioni:

Blocco ciò che conosco come pericoloso e consento il passaggio del resto: Tale posizione dovrebbe

essere applicata da coloro che possiedono una discreta conoscenza di Internet. Richiede la conoscenza

dei pericoli da filtrare opportunamente e consente, nella maggior parte dei casi, di non imbattersi in

decine di applicazioni che hanno problemi perché mal configurate (con questo filosofia si blocca solo

il pericolo). In questo caso bisognerà formare un nuovo set di regole (vedere sotto) scegliendo come

azione il drop.

Passa solo quello che ritengo sicuro il resto è bloccato:Tale posizione dovrebbe essere applicata da

coloro che possiedono una buona conoscenza di Internet in quanto è necessario predisporre una regola

per ogni “servizio” che si vuole usare. E’ certamente più sicura ma richiede una maggiore conoscenza

delle problematiche ed una più lunga preparazione delle regole dei filtri (che possono essere

moltissimi). In questo caso bisognerà formare un nuovo set di regole (vedere sotto) scegliendo come

azione il forward.

E’ opportuno fare una regola finale che tagli tutto (Active=yes, Packet Type=Any, Action=Drop,). In

questo modo tutti i pacchetti entranti che non sono stati già inoltrati vengono eliminati rispettando la

filosofia generale di questo approccio.

Qualora si usasse il NAT, e dunque nessun PC della Lan ha in dotazione un IP pubblico, la rete

dovrebbe essere già sufficientemente protetta in ingresso.

Una volta realizzate le regole che determinano il modo in cui avviene il filtraggio dei pacchetti IP è

opportuno verificare la sicurezza del sistema. Questo è realizzabile in diverse modalità:

1-Sito specializzato:In questo caso è possibile ottenere un primo risultato visitando il sito

http://www.dslreports.com

Tools ed infine scegliere Port-Scan. I risultati possibili, per ogni porta controllata, possono essere 3

(open:la porta è in ascolto e dietro c’è un servizio che accetta le connessioni, closed:la porta rifiuta la

connessione e non è dato sapere se c’è un servizio dietro, stealth: la porta non risponde alla richiesta

di connessione)

(ve ne sono ovviamente moltissimi altri) e accedendo alla sezione DSLR

33

Page 40

Capitolo 3 Uso dell’I-Storm Router ADSL

2-PC esterno alla vostra LAN:In questo modo potete provare i vostri filtri.

La funzionalità di Packet filtering consente di configurare il Router ADSL per bloccare da e per

Internet specifici indirizzi IP (esterni o interni) o specifiche porte e dunque servizi a queste associate.

Scegliendo Enable apparirà la sottostante maschera per la configurazione.

E’ possibile configurare sino a 20 regole (col firmware V2.2.4) che permettono un adeguato controllo

di quello che attraversa il Router ADSL. La relazione logica tra le regole e di tipo OR , il Firewall

testa il pacchetto che lo attraversa, a partire dalla regola numero 1. Non appena una regola è

34

Page 41

soddisfatta viene eseguita l’azione specifica, ed il pacchetto NON viene esaminato dalle regole

successive.

Add: Cliccare su questo bottone per aggiungere una nuova regola. Dopo il click apparirà la maschera

sottostante.

Edit: Scegliere il numero di regola che si vuole modificare e cliccare poi sul bottone EDIT per

modificarla. Apparirà comunque la maschera sottostante.

Delete: Scegliere il numero di regola che si vuole modificare e cliccare poi sul bottone DELETE per

cancellarla.

Move Up/Move Down: Scegliere il numero di regola che si vuole alterare. Cliccare dunque sul

bottone “Move Up” oppure “Move Down” per cambiarne la sequenza. La posizione delle regole è

importante, a titolo d’esempio si potrebbe pensare (vedere l’esempio 1) di mettere prima la regola che

consenta il passaggio dell’UDP 53 (quella per richiedere l’indirizzo IP dell’URL digitato al DNS)

rispetto a quella del TCP 80 (il normale http). In effetti il primo pacchetto uscente sarebbe quello

indirizzato al DNS e la regola funzionerebbe bene risparmiando qualche confronto, ma dopo che si è

venuti a sapere l’IP dal server DNS, TUTTI i pacchetti (che saranno TCP 80) saranno esaminati dalla

regola UDP 53 e solo dopo da quella TCP 80, facendo quindi un confronto in più (per ogni

pacchetto). Un’attenta analisi del tipo di traffico può portare ad un ordine delle regole non banale ma

ottimizzato per l’uso.

~ Outgoing ~ Incoming: Determina su quale tipo di pacchetti la regola va applicata, se i pacchetti

uscenti o entranti.

Active: Scegliere “Yes” per abilitare la regola, oppure scegliere “No” per disabilitare la regola..

Packet Type: Specificare il tipo di pacchetto cui la regola sarà applicata(TCP, UDP, ICMP oppure

any).

ICMP (Internet Control Message Protocol) Viene usato per notificare al mittente eventuali problemi

legati ai datagrammi IP. I principali messaggi dell’ICMP sono: Destination Unreachable (l’host non

è raggiungibile e pertanto il pacchetto non sarà consegnato), Echo Reply ed Echo Request (usati per

verificare la raggiungibilità di alcuni host nella rete), Parameter Problem (indica che un Router che

ha esaminato il pacchetto ha rilevato un qualche problema nell’intestazione), Redirect (usato da un

host o un Router per avvisare il mittente che i pacchetti dovrebbero essere inviati ad un altro

indirizzo), Source Quench (inviato da un Router congestionato al mittente per informarlo dello stato),

Timestamp e Timestamp Reply (simili ai messaggi di Echo, ma aggiungono l’orario) TTL

Exceeded (il campo TTL è sceso a zero, dunque il pacchetto è stato scartato e ne viene informato il

mittente).

TCP (Transmission Control Protocol) Tale protocollo fornisce un servizio di comunicazione basato

sulla connessione (al contrario dell’IP e UDP). Tale servizio è affidabile. Vengono utilizzate le porte

di origine e destinazione (interi di 16 bit). E’ usato moltissimo specie per Telnet (porta 23), FTP (porta

20 e 21), http (porta 80), SMTP e POP3 (porta 25 e 110).

UDP (User Datagram Protocol) Tale protocollo fornisce un servizio di comunicazione non basato sulla

connessione (come dell’IP). Tale servizio è più veloce del TCP sebbene meno sicuro. Vengono

utilizzate le porte di origine e destinazione (interi di 16 bit). E’ utilizzato per interrogare i DNS.

Log: Scegliere “Yes” se si desidera generare un file logs quando la regola è applicata ad un pacchetto

in transito sul Router ADSL. Questo file è consultabile accedendo alla sezione Status e poi Security

Log.

35

Page 42

Capitolo 3 Uso dell’I-Storm Router ADSL

Action When Matched:Quando un pacchetto soddisfa la regola, bisogna dire se eliminare (drop) o

far passare il pacchetto in questione (forward).

Source IP Address: Introdurre l’indirizzo IP sorgente dei pacchetti (che possono essere entranti o

meno).

Source IP Mask: Introdurre la Subnet Mask sorgente dei pacchetti.

Source Port: Numero di porta sorgente da controllare per TCP o UDP.

Destination IP Address: : Introdurre l’indirizzo IP destinatario dei pacchetti (che possono essere

entranti o meno).

Destination IP Mask: Introdurre la Subnet Mask degli IP di destinazione dei pacchetti.

Destination Port: Numero di porta di destinazione da controllare per TCP o UDP

Bisogna prestare particolare attenzione alle porte in funzione della tipologia di

pacchetti (entranti o uscenti). Se si desidera filtrare l’http è possibile farlo impostando

un filtro tanto per i pacchetti entranti che per quelli uscenti. Se il filtro è applicato ai

pacchetti uscenti bisognerà selezionare come porta di destinazione (Destination) la 80.

Se il filtro invece è applicato ai pacchetti entranti la porta di provenienza (Source)

sarà la 80. Per ulteriore documentazione si faccia riferimento ad una guida sull’uso

delle porte nel TCP/IP.

Qualora nelle regoledel firewall si scegliesse di filtrare, come protocollo, ICMP o

ANY, non sono disponibili (non facendone uso questi protocolli) le porte.

Vediamo adesso in pratica questi concetti tramite un paio di esempi:

Esempio 1

Costruiremo adesso una serie di regole utilizzando un approccio di tipo conservativo, faremo cioè

entrare solo quello che riterremo sicuro (usando il NAT nessuna chiamata originata dall’esterno

sarebbe passata, ma si potrebbe desiderare che nessuna applicazioni comunque passi per determinate

porte), con una serie di regole, e limiteremo tutto il resto del traffico in ingresso con una regola finale.

Filtro Passa FTP. Faremo una nuova regola con le seguenti caratteristiche evidenziate: Incoming,

Active=Yes, Log=Yes, Racket Type=TCP, Action When Matched=Forward, lasceremo vuoti i campi

Source IP e Destination IP per non ledere in generalità, Source Port From=20 e Source Port to=21,

Destination Port From=0, Destination Port to=65535. In questo modo ogni richiesta entrante sulla

porta 20 e 21 sarà inoltrata. Qualora non dovesse funzionare è possibile nel browser la modalità

passiva (strumenti-opzioni internet-avanzate e selezionare la voce usa un FTP passivo).

36

Page 43

Filtro Passa HTTP. Faremo una nuove regola con le seguenti caratteristiche evidenziate: Incoming,

Active=Yes, Log=Yes, Racket Type=TCP, Action When Matched=Forward, lasceremo vuoti i campi

Source IP e Destination IP per non ledere in generalità, Source Port From=80 e Source Port to=80,

Destination Port From=0, Destination Port to=65535. In questo modo ogni pacchetto entrante sulla

porta 80 sarà inoltrato.

Filtro Passa DNS. Faremo inoltre una regola che consente il passaggio dell’UDP 53, per la risoluzione

dei DNS. Incoming, Active=Yes, Log=Yes, Racket Type=UDP, Action When Matched=Forward,

lasceremo vuoti i campi Source IP e Destination IP per non ledere in generalità, Source Port From=53

e Source Port to=53, Destination Port From=0, Destination Port to=65535. Si potrebbe essere più

precisi limitando anche l’IP di provenienza a quelli dei DNS (ma presenta degli svantaggi). In questo

modo, con le 2 regole (Passa DNS e Passa http), riusciremo a usare i server DNS e vedere i siti http.

Alla stessa maniera creeremo 2 regole per il passaggio della posta (TCP 25 e TCP 110) ed

eventualmente altre per servizi diversi.

Regola Finale. Faremo una nuove regola con le seguenti caratteristiche evidenziate: Incoming,

Active=Yes, Log=Yes, Racket Type=any (potremmo scegliere TCP), Action When Matched=Drop,

lasceremo campi Source IP= 0.0.0.0, subnet =0.0.0.0 e vuoti gli altri. per non ledere in generalità. In

questo modo ogni pacchetto, che non sia già stato inoltrato dalle regole precedenti, e che dunque vuole

parlare con una porta diversa da quelle concesse viene eliminato. In tal modo eventuali Trojan non

riusciranno ad essere facilmente controllati dall’esterno ed aumenteremo la sicurezza della Lan.

La regola Finale non deve essere assolutamente spostata di ordine, se così fosse tutte

le regole che la seguirebbero non sarebbero mai applicate poiché nessun pacchetto

sarebbe loro passato.

37

Page 44

Capitolo 3 Uso dell’I-Storm Router ADSL

Dovreste ottenere un’immagine del genere.

Esempio 2

Anzitutto è necessario assegnare ai PC che si vogliono limitare degli indirizzi IP fissi e disabilitare

così, qualora fosse attivo, il client DHCP. In questo modo, avendo sempre i medesimi indirizzi IP

potremo operare correttamente (si ricorda che invece se fossero client DHCP l'indirizzo IP potrebbe

mutare). L'idea da seguire sono le seguenti: Utenti appartenenti al gruppo A saranno filtrati ed

Utenti appartenenti al gruppo B avranno invece accesso senza alcuna limitazione a tutti i servizi

internet. Per ottenere questo creeremo nel firewall dell'I-Storm tutta una serie di regole che

consentiranno il passaggio per i pacchetti uscenti e provenienti dagli IP dei PC del gruppo A dei vari

servizi consentiti. Creeremo poi una regola finale che eliminira tutti i pacchetti uscenti provenienti

dagli IP dei PC del gruppo A (saranno quei pacchetti che non sono passati nelle regole di sopra e che

dunque non sono autorizzati ad uscire). Vediamo adesso come scegliere gli IP del gruppo A. Anzitutto

saranno IP contigui (appartenente alla classe 192.168.1.x per esempio). Creiamo la regola 1 per

pacchetti uscenti che se soddisfatta inoltra il pacchetto (qualora un pacchetto non la soddisfa si passa

alla regola 2 e così via). Tale regola deve consentire la visione delle pagine WEB. Metteremo nel

campo Source l'indirizzo IP di un PC del gruppo A, poi come subnet metteremo 255.255.255.252 (per

4 elementi, oppure 248 per 8 elementi). Sceglieremo TCP, come azione Forward e come porta di

destinazione la 80. Faremo poi le regole che consentono il passaggio delle porte TCP 110 e TCP 25

(entrambe per la posta) ed UDP 53 per la risoluzione dei DNS. Fatto questo faremo la regola finale che

taglia tutti i pacchetti provenienti da questi IP che non hanno passato nessuna regola antecedente,

questa regola avrà come azione Drop. Dovrebbe apparire un risultato analogo alla foto di sotto:

In questo modo i pacchetti uscenti appartenenti al gruppo A e che soddisfano le regole sono inoltrati,

quelli provenienti da A e che non soddisfano le regole di inoltro sono eliminati dalla regola 5. I

pacchetti provenienti da altri IP sono semplicemente inoltrati perchè non soddisfano alcuna regola. E'

possibile creare più gruppi e per ogni gruppo consentire determinati servizi.

Scelta dei gruppi. E' opportuno per evitare errori scrivere gli indirizzi IP in binario così come la

subnet mask. Facciamo un esempio:44 in binario diviene 00101100. La subnet mask 248 è 11111000.

Quindi mettere come IP=192.168.168.44 e subnet mask=255.255.255.248 significa indicare in binario

tutti quegli IP che cambiano i soli ultimi 3 bit (000,001....111). Cioè da 192.168.1.40 sino

38

Page 45

192.168.1.47. Se avessimo usato come subnet 252 (11111100) avremmo potuto cambiare solo gli

ultimi 2 bit pertano avremmo avuto da 192.168.1.44 a 192.168.1.47. Resta inteso che i gruppi, per via

delle subnet, sono solo nei seguenti multipli:2,4,8,16,32,64,128 o 255. Nel caso, ad esempio, con 3

utenti si può mettere 192.168.1.1 e mettere subnet 255.255.255.252 in questo modo si settano i primi 4

(192.168.1.1, 192.168.1.2, 192.168.1.3) oppure mettendo 255.255.255.248 si arriva sino al

192.168.1.7. Tutti gli altri IP (sino 253) non saranno filtrati e potranno essere assegnati ai PC che non

hanno limitazioni.

Block Hacker Attack

Il Router può automaticamente accorgersi e bloccare un attacco di tipo DoS (Denial of Service) se

questa funzione è attiva. Lo scopo di attacchi di questo tipo non è quello di cogliere informazioni

particolari dalla vostra rete quanto piuttosto renderla inutilizzabile per un certo periodo di tempo. Più

precisamente esistono 4 specifici tipologie di attacchi DoS.

1-Attacchi che mirano all’esaurimento della banda, sono realizzabili in due modalità diverse a seconda

di quanta banda abbia l’attaccante. Qualora la banda sia maggiore dell’attaccato può saturarlo

diversamente, altrimenti può usare altri host che di fatto amplificano l’attacco.

2-Attacchi che mirano all’esaurimento delle risorse.

3-Attacchi contro difetti di programmazione, che mirano a sfruttare bug software o hardware.

4-Attacchi DoS generici.

Vengono riconosciuti diversi tipi diversi di patterns tra i quali:

- IP Spoofing

- Ping of Death (Length > 65535)

- Land Attack (Same source / destination IP address)

- IP with zero length

- Sync flooding

39

Page 46

Capitolo 3 Uso dell’I-Storm Router ADSL

- Smurf Attack (ICMP Echo with x.x.x.0 or x.x.x.255)

- Snork Attack

- UDP port loop-back

- TCP NULL scan

-TCP XMAS Scan

-WinNuke Attack

-TCP SYN Flooding

-Ascend Kill

-IMAP SYN/FIN scan

-Net Bus scan

- Back Orifice scan

Segue una breve descrizione del funzionamento degli attacchi più comuni.

IP Spoofing è un attacco particolare in cui l’attaccante cerca di intromettersi in una connessione con lo

scopo di abbatterla o di prenderne il controllo. Può essere fatto sia dall’interno della propria Lan (con

possibilità più alte di successo se si dispone di LAN con HUB) che da Internet con possibilità di

successo infinitamente inferiori. Grazie al SPI il Router esamina a fondo i pacchetti che lo attraversano

e confrontando molti parametri coi pacchetti precedenti della stessa connessione riesce a stabilire con

efficacia se un pacchetto in arrivo è “spoofato” o meno.

Sync Flood, come già accennato è un attacco che mira a esaurire le risorse del sistema che lo subisce.

All’atto dell’instaurazione di una connessione viene spedito un pacchetto (dall’attaccante) col quale si

avvisa che si vuole costruire la connessione. Il ricevente, cioè l’attaccato, alloca delle risorse e

risponde con un pacchetto per proseguire la creazione della connessione. L’attaccato aspetta

pazientemente il pacchetto di risposta (che non arriverà mai poiché l’attaccante avrà scelto o un IP di

un host spento oppure starà attaccando l’host in questione impedendogli di rispondere). Le risorse

allocate saranno bloccate sino a che non scade il timer associato. Nel frattempo l’attaccante ripeterà

quest’attacco finendo col bloccare tutte le risorse disponibili nell’attaccato. Il firewall integrato nell’IStorm ADSL Router riconosce il tentativo di apertura di diverse connessioni provenienti dallo stesso

IP e non allocherà le risorse. Certamente, a meno di trovarsi con sprovveduti, l’IP che verrà registrato

nella tabella del sicurity logs non apparterrà all’attaccante.

Smurf Attack, tenta invece di esaurire l’intera banda dell’host vittima, per fare questo può (a seconda

della velocità della sua connessione) sfruttare anche delle sottoreti che fungono da amplificatore.

Infatti l’indirizzo di broadcast di queste sottoreti vieni sfruttato e così tutti gli host di questa sottorete

rispondono all’Echo Request richiesto dall’attaccante che avrà sostituito l’IP del mittente con quello

dell’attaccato. All’attaccato tutti gli host risponderanno col pacchetto di Echo Reply generando un

traffico intensissimo. L’I-Storm ADSL Router filtra i pacchetti di Echo Reply in uscita trattandolo

come un attacco.

Ping of Death, quest’attacco particolare e dalle conseguenze variabili (anche a seconda del carico

della macchina) viene generato creando un pacchetto ICMP di Echo Request fuori standard. Il

pacchetto IP può infatti essere lungo, dalle spefiche RFC, al massimo 65536 bytes di cui 20 sono

riservati per l’header. Entro il Payload vengono inseriti i pacchetti di livello superiore, in questo caso

l’ICMP (oppure TCP, UDP) che ha un header lungo 8 bytes. La lunghezza massima per il Payload del

40

Page 47

pacchetto ICMP è dunque 65535-20-8=60507 bytes. Sebbene un pacchetto del genere sia fuori

specifica è comunque realizzabile, inoltre arriva frammentato alla destinazione (l’attaccato) dove verrà

ricomposto (non verificandolo prima) ma a questo punto potrebbe generare un overflow dello stato di

alcune variabili. Il firewall integrato si accorge di questo tipo di attacco e scarta il pacchetto in

questione, aggiornando la tabella del security logs.

Land Attack, sfrutta un errore presente in molti Sistemi operativi o Router che quando ricevono un

particolare pacchetto (il cui IP di provenienza è uguale a quello di destinazione, cioè l’attaccato) di

richiesta di connessione tentano di stabilirla ma vanno incontro ai più diversi blocchi. In pratica

l’attaccato cerca di colloquiare con se stesso. L’I-Storm ADSL Router elimina tutti i pacchetti con

questa caratteristica.

Block WAN Request

Evidenziando “Enable” è possibile evitare di rispondere ai pacchetti di PING che giungono al router

dall’esterno. Quelli indirizzati verso l’esterno sono comunque fatti passare.

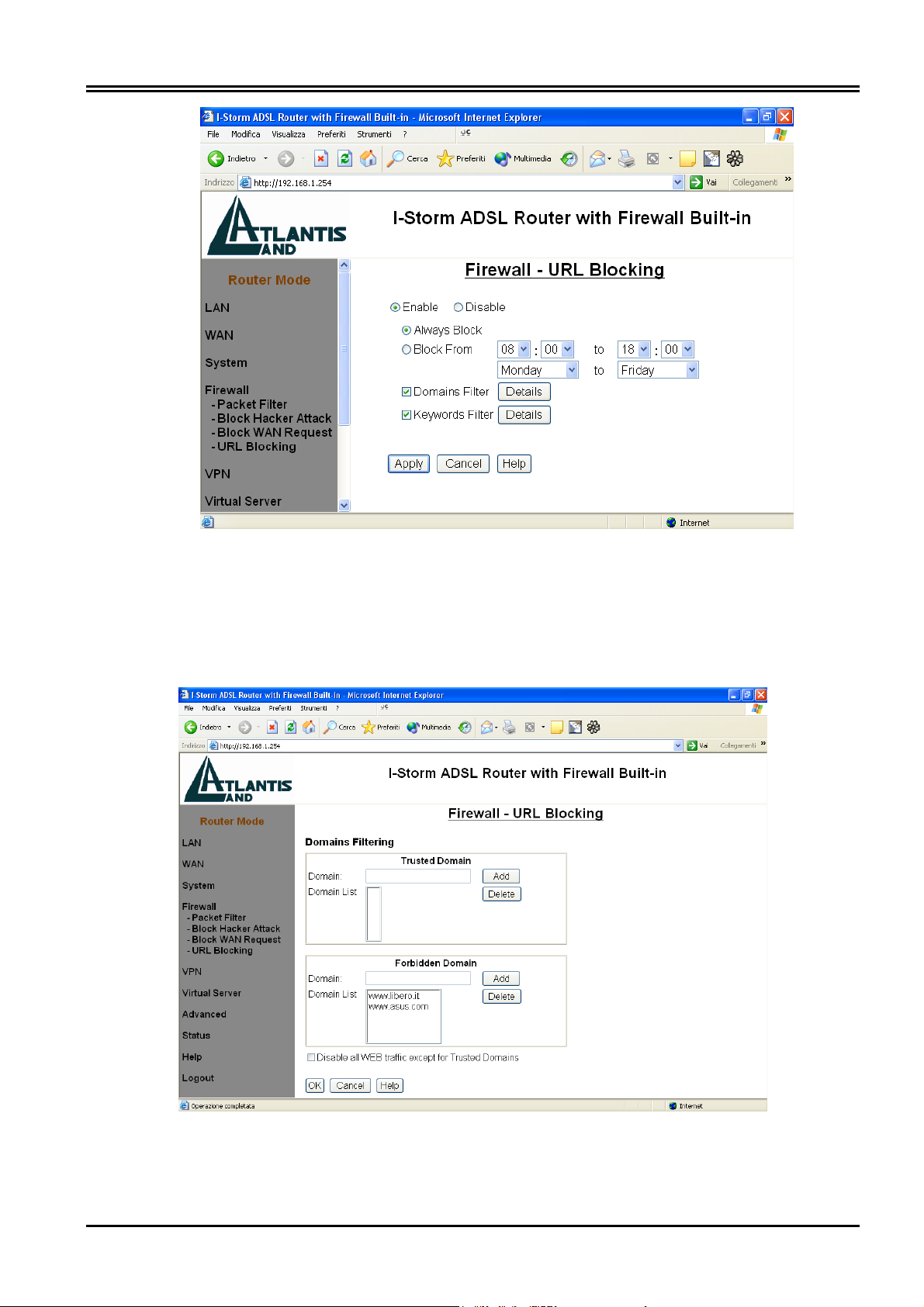

URL Filter

Tramite questa funzionalità è possibile filtrare ulteriormente il traffico in uscita limitando tale traffico

in base all’ora e/o giorno ed al tipo di URL. Sarà possibile bloccare l’accesso ad alcuni siti oppure

consentire l’accesso solo ad una lista opportuna di siti. E’ inoltre possibile impedire l’accesso ad alcuni

URL che hanno una determinata sequenza di caratteri.

41

Page 48

Capitolo 3 Uso dell’I-Storm Router ADSL

Scegliendo l’opzione Always Block le regole di filtraggio verranno applicate sempre, nel caso invece

si scelga Block From è possibile limitare, in base al giorno e all’ora l’utilizzo dei filtraggi.

Domains Filter

Un po’ come il firewall il concetto del filtraggio applicato ai domini resta identico. E’ possibile infatti

creare una lista di siti vietati (da mettere in Forbidden Domain), oppure consentire l’accesso a solo un

limitato numero di siti (da mettere in Trusted Domain e spuntare la voce Disable all Web traffic

except for Trusted Domain).

42

Page 49

3.4.5 VPN

Per prima cosa il termine inglese VPN sta per Vitual Private Network, cioè una rete privata virtuale.

Il motivo che ha fatto sentire l’esigenza delle VPN risiede nel desiderio di poter collegare in maniera

sicura due (o anche un numero maggiore) di Lan private utilizzando come mezzo una rete pubblica

(come appunto Internet) per il trasporto dei dati. Le VPN dunque utilizzano le reti pubbliche per

trasportare informazioni tra due distinte reti locali. Il grandissimo vantaggio delle VPN risiede nel

basso costo (se confrontate con soluzioni come linee dedicate capirete subito che le cifre “risparmiate”

diventano davvero importanti). La sicurezza (che rispetto all’uso di una rete privata) diviene però un

fattore di assoluta importanza (in fin dei conti usate, per spostare informazioni confidenziali, una rete

pubblica). Tutti i dati che viaggiano sulle reti pubbliche devono essere criptati tramite svariati

algoritmi atti ad impedirne l’intercettazione, garantirne l’integrità e verificare la loro autenticità.

Vediamo meglio queste caratteristiche alla base delle VPN:

Confidenzialità: