PODRĘCZNIK UŻYTKOWNIKA

2 -

Ważne

© 2021. Wszelkie prawa zastrzeżone.

Swift 1

Dotyczy: SF114-33 / SF114-34

Ta zmiana: 09/2021

Niniejszy podręcznik zawiera zastrzeżone informacje chronione

prawami autorskimi. Informacje zawarte w niniejszym podręczniku

mogą ulegać zmianom bez powiadomienia. Niektóre funkcje opisane w

tym podręczniku mogą nie być obsługiwane w zależności od wersji

systemu operacyjnego. Ilustracje w niniejszym dokumencie pełnią rolę

przykładowych i mogą zawierać informacje lub funkcje, które mogą nie

dotyczyć tego komputera. Firma Acer Group nie ponosi

odpowiedzialności za błędy techniczne lub redakcyjne oraz braki

występujące w niniejszym podręczniku.

Zarejestruj produkt Acer

Jeśli Twoje nowe urządzenie pracuje w systemie operacyjnym

Windows, mogło zostać zarejestrowane automatycznie przy

uruchamianiu w tym systemie.

Zaloguj się na stronie www.acer.com/myproducts za pomocą

adresu e-mail zarejestrowanego w systemie operacyjnym Windows,

aby przejrzeć wpis produktu. (Zresetuj hasło, jeśli go nie znasz.)

Jeśli wpisu nie ma, wykonaj poniższe kroki w celu rejestracji.

1.Upewnij się, że masz połączenie z Internetem.

2.Przejdź na stronę www.acer.com/register-product.

3.Zaloguj się lub zarejestruj w celu otrzymania identyfikatora Acer ID.

4.Wprowadź numer seryjny lub numer SNID urządzenia, aby go

zarejestrować.

Oznaczenie modelu: ____________________________

Numer seryjny: ________________________________

Data zakupu: __________________________________

Miejsce zakupu: ________________________________

Terminy HDMI, HDMI High Definition Multimedia Interface oraz logo HDMI są znakami

towarowymi lub zarejestrowanymi znakami towarowymi HDMI Licensing Administrator, Inc. w

Stanach Zjednoczonych i innych krajach.

SPIS TREŚCI

Spis treści - 3

Po kolei 6

Instrukcje ................................................. 6

Podstawowe porady i wskazówki

dotyczące używania komputera .............. 6

Wyłączanie komputera................................ 6

Dbanie o komputer...................................... 7

Dbanie o zasilacz prądu przemiennego...... 8

Czyszczenie i obsługa serwisowa............... 8

Instrukcja bezpiecznego użytkowania

akumulatora ................................................ 9

Bateria wewnętrzna............................... 12

Zapoznanie z notebookiem Acer 13

Widok ekranu......................................... 13

Widok klawiatury.................................... 14

Widok z lewej strony.............................. 15

Informacje o złączach USB 3.2

generacji 1 ................................................ 15

Widok z prawej ..................................... 16

Widok od strony podstawy..................... 17

Używanie klawiatury 18

Klawisze blokady................................... 18

Klawisze specjalne ................................ 18

Klawisze skrótów................................... 20

Pulpit systemu Windows 21

Wskazówki i porady dotyczące

korzystania z systemu Windows............ 22

Gdzie są moje aplikacje? .......................... 22

Czy mogę wyłączyć powiadomienia? ....... 23

Jak sprawdzić dostępność aktualizacji

systemu Windows?................................... 23

Gdzie mogę uzyskać więcej informacji? ... 23

Korzystanie z Precyzyjnej płytki

dotykowej 24

Gesty touchpada ................................... 24

Zmiana ustawień touchpada.................. 26

Odzyskiwanie 28

Tworzenie kopii zapasowej historii

plików..................................................... 28

Tworzenie kopii zapasowych

sterowników sieci bezprzewodowej i

LAN........................................................ 31

Przywracanie danych komputera .......... 31

Resetowanie komputera i zachowanie

plików ........................................................ 32

Resetowanie komputera i usunięcie

wszystkiego............................................... 35

Korzystanie z połączenia Bluetooth 40

Włączanie i wyłączanie funkcji

Bluetooth................................................ 40

Włącz połączenie Bluetooth i dodaj

urządzenie ................................................ 40

Podłączanie do Internetu 43

Podłączanie do sieci bezprzewodowej .. 43

Nawiązywanie połączenia z

bezprzewodową siecią LAN ...................... 43

Bluelight Shield 47

Zabezpieczanie komputera 50

Używanie blokady zabezpieczającej

komputer................................................ 50

Używanie haseł...................................... 50

Wprowadzanie haseł................................. 51

Czytnik odcisków palców 52

Jak korzystać z czytnika odcisków

palców.................................................... 52

Program narzędziowy BIOS 56

Sekwencja startowa systemu ................ 56

Ustawianie haseł.................................... 56

Zarządzanie energią 57

Oszczędzanie energii ............................ 57

Pakiet akumulatora 59

Charakterystyka baterii .......................... 59

Ładowanie akumulatora............................ 59

Optymalizowanie okresu trwałości

akumulatora .............................................. 60

Kontrola poziomu naładowania

akumulatora .............................................. 61

Ostrzeżenie o niskim poziomie

naładowania akumulatora......................... 61

Podróżowanie z komputerem 63

Odłączanie wyposażenia

zewnętrznego ........................................ 63

W podróży.............................................. 63

Co wziąć ze sobą...................................... 64

Uniwersalna magistrala szeregowa

(USB) 66

Port USB typu C 68

Złącza wideo i audio 69

Przyłączanie monitora ........................... 69

Słuchawki i mikrofon .............................. 69

4 - Spis treści

HDMI 70

Często zadawane pytania 72

Zgłaszanie potrzeby obsługi

serwisowej............................................. 74

Rozwiązywanie problemów ................... 76

Porady dotyczące rozwiązywania

problemów ................................................ 76

Komunikaty o błędach............................... 76

Internet i bezpieczeństwo w trybie

online 78

Pierwsze kroki w sieci............................ 78

Ochrona komputera .................................. 78

Wybierz operatora usług internetowych.... 78

Połączenia sieciowe.................................. 80

Surfuj po sieci! .......................................... 81

Oprogramowanie zabezpieczające w

Internecie .................................................. 82

Wprowadzenie...

W tej części można znaleźć:

• Przydatne informacje wyjaśniające, jak dbać o komputer i swoje

zdrowie

• Gdzie znaleźć przycisk zasilania, porty i złącza

• Informacje ogólne o interfejsie systemu Windows 11

• Porady i wskazówki dotyczące korzystania z touchpada i

klawiatury

• Jak tworzyć kopie zapasowe do odzyskiwania danych

• Zalecenia dotyczące podłączania do sieci i używania technologii

Bluetooth

• Informacje dotyczące korzystania z oprogramowania

dołączonego oprogramowania firmy Acer

6 - Po kolei

PO KOLEI

Dziękujemy za wybranie komputera firmy Acer. Z pewnością spełni on

wszelkie wymagania jako przenośny komputer.

Instrukcje

Aby pomóc w korzystaniu z notebooka Acer, opracowaliśmy zestaw

instrukcji:

Pierwszy to Instrukcja konfiguracji, który ułatwi użytkownikom

rozpoczęcie konfiguracji komputera.

Aby uzyskać więcej informacji o tym, w jaki sposób nowy komputer

może pomóc Ci być bardziej produktywnym, zobacz Podręcznikiem

użytkownika. Podręcznik ten zawiera szczegółowe informacje

dotyczące takich tematów, jak narzędzia systemowe, odzyskiwanie

danych, opcje rozszerzeń oraz rozwiązywanie problemów.

Po połączeniu z Internetem możesz pobrać aktualizacje dla tego

komputera z następującej lokalizacji:

http://go.acer.com/support

1.Łącze uruchomi stronę internetową [Support] (Wsparcie

techniczne) firmy Acer.

2.Przewiń w dół do opcji [Drivers and Manuals] (Sterowniki i

instrukcje) i wyszukaj model, wprowadzając jego numer seryjny,

identyfikator SNID lub model produktu.

3.Z tej strony możesz także pobrać i zainstalować program

narzędziowy do identyfikacji firmy Acer, który automatycznie

wykryje numer seryjny i identyfikator SNID komputera i umożliwi

skopiowanie ich do schowka.

4.Po znalezieniu modelu produktu zobaczysz listę aktualizacji lub

dokumentów.

Podstawowe porady i wskazówki dotyczące używania komputera

Wyłączanie komputera

Aby wyłączyć zasilanie, należy wykonać jedną z czynności:

Po kolei - 7

Uwaga

• Użycie polecenia zamknięcia systemu Windows: Naciśnij klawisz

Windows lub przycisk [Start] (Start) systemu Windows, a następnie

wybierz opcję [Power] (Zasilanie) > [Shut down] (Zamknij).

• Kliknij prawym przyciskiem myszy przycisk [Start] (Start) systemu

Windows > [Shut down or sign out] (Zamknij lub Wyloguj) >

[Shut down] (Zamknij).

Jeśli chcesz przerwać pracę komputera na krótki czas, ale nie chcesz

go całkowicie wyłączać, możesz wprowadzić go w tryb [Sleep] (Uśpij),

wykonując poniższe czynności:

• Naciśnij przycisk zasilania.

• Naciśnij klawisz skrótu uśpienia.

•Naciśnij klawisz Windows lub przycisk [Start] (Start) systemu

Windows, a następnie wybierz opcję [Power] (Zasilanie) > [Sleep]

(Uśpij).

• Kliknij prawym przyciskiem myszy przycisk [Start] (Start) systemu

Windows > [Shut down or sign out] (Zamknij lub Wyloguj) >

[Sleep] (Uśpij).

Jeżeli nie możesz wyłączyć zasilania komputera normalnie, wtedy w celu

zakończenia pracy komputera naciśnij i przytrzymaj przycisk zasilania do

10 sekund. Po wyłączeniu komputera, przed jego ponownym włączeniem

należy odczekać co najmniej dwie sekundy.

Dbanie o komputer

Komputer będzie służył dobrze, jeżeli użytkownik będzie o niego dbał.

• Do zasilania urządzenia należy używać wyłącznie zasilacza

dostarczonego z urządzeniem lub zasilacza dopuszczonego do

użytku przez firmę Acer.

• Nie wystawiaj komputera na bezpośrednie światło słoneczne. Nie

należy umieszczać urządzenia w pobliżu źródeł ciepła, takich jak

grzejnik.

• Nie należy narażać komputera na działanie temperatur niższych niż

0 °C ani wyższych niż 50 °C.

• Nie narażaj komputera na działanie pól magnetycznych.

8 - Po kolei

• Nie wystawiaj komputera na działanie deszczu lub wilgoci.

• Nie dopuszczaj do wylania na komputer wody lub innych płynów.

• Nie dopuszczaj do poddawania komputera silnym wstrząsom i

wibracji.

• Nie dopuszczaj do zakurzenia i zabrudzenia komputera.

• Nigdy nie stawiaj przedmiotów na komputerze.

• Nigdy nie trzaskaj pokrywą wyświetlacza podczas jej zamykania.

• Nigdy nie umieszczaj komputera na nierównych powierzchniach.

Dbanie o zasilacz prądu przemiennego

Poniżej przedstawiono sposoby dbania o zasilacz prądu zmiennego:

• Nie przyłączaj zasilacza do innych urządzeń.

• Nie stawaj na przewodzie zasilającym ani nie umieszczaj na nim

ciężkich przedmiotów. Przewód zasilający oraz inne kable należy

starannie układać, z dala od miejsc przemieszczania się ludzi.

• Odłączając przewód zasilający, nie wolno ciągnąć za przewód, tylko

za wtyczkę.

• Gdy używa się przedłużacza, znamionowa wartość natężenia prądu

przyłączonego sprzętu, nie powinna przekraczać wartości

znamionowej natężenia prądu przedłużacza. Ponadto łączna

wartość znamionowa natężenia prądu wszystkich urządzeń

przyłączonych do pojedynczego gniazdka elektrycznego nie

powinna przekraczać wartości znamionowej bezpiecznika.

Czyszczenie i obsługa serwisowa

Podczas czyszczenia komputera, należy wykonać następujące

czynności:

1.Wyłącz komputer.

2.Odłącz zasilacz prądu przemiennego.

3.Używać miękkiej, wilgotnej szmatki. Nie stosuj środków

czyszczących w płynie i w aerozolu.

W przypadku upuszczenia, widocznego uszkodzenia lub

nieprawidłowego działania komputera, należy skontaktować się z

najbliższym autoryzowanym centrum serwisowym firmy Acer.

Instrukcja bezpiecznego użytkowania akumulatora

Ostrzeżenie

W przypadku stosowania stacji dokującej lub ładowania bądź obsługi w

niewielkiej przestrzeni wielu urządzeń należy zapewnić dobrą

wentylację i utrzymywanie temperatury w zakresie od 0 °C do 35 °C.

Ładowanie baterii należy przerwać po osiągnięciu 100% naładowania.

Ciągłe ładowanie może spowodować odkształcenie lub uszkodzenie

baterii/urządzenia.

Ostrzeżenia dotyczące ładowania baterii

Na użyteczny okres trwałości akumulatora szkodliwy wpływ mają

następujące działania:

• Ciągłe ładowanie baterii/urządzenia po osiągnięciu pełnego

naładowania.

• Ładowanie baterii/urządzenia w temperaturach wyższych od 35 °C

lub niższych od 0 °C.

Aby uniknąć uszkodzeń, należy postępować zgodnie z tymi

zaleceniami:

• Przerwać ładowanie baterii po osiągnięciu 100% naładowania —

regularne lub częste ładowanie w pełni naładowanej baterii przez

dłuższy czas może spowodować jej odkształcenie lub uszkodzenie.

Zalecamy ładowanie urządzenia, gdy poziom naładowania baterii

spada poniżej 70%.

• Nie należy ładować baterii w temperaturach wyższych od 35 °C lub

niższych od 0 °C. Ładowanie w nietypowo wysokich lub niskich

temperaturach może spowodować odkształcenie lub uszkodzenie

baterii.

• Gniazdo ładowanie musi być czyste i należy go używać wyłącznie

ze sprzętem firmy Acer. Używanie baterii lub urządzeń ładujących

firmy innej niż Acer może przyczynić się do uszkodzenia produktu i

spowoduje unieważnienie gwarancji.

• W przypadku planowania przechowywania urządzenia przez długi

czas należy je wyłączyć, odłączyć zasilanie sieciowe i

przechowywać w temperaturze pokojowej (0 °C–35 °C) w suchym

(wilgotność: 45%–80%), dobrze wentylowanym pomieszczeniu.

Unikać bezpośredniego kontaktu z promieniami słonecznymi,

Po kolei - 9

10 - Po kolei

Ostrzeżenie

wysokich temperatur i wysokiej wilgotności. Nie pozostawiać baterii

urządzenia w stanie rozładowanym przez długi czas; może to

spowodować jej odkształcenie lub uszkodzenie. Zalecamy, aby

sprawdzać baterie i ładować do co najmniej 50% naładowania co 6

miesięcy.

• BATERIE NALEŻY ŁADOWAĆ WYŁĄCZNIE W CZYSTYM,

DOBRZE WENTYLOWANYM MIEJSCU.

Nieprawidłowa obsługa akumulatorów może spowodować wybuch.

Baterii nie wolno rozmontowywać lub narażać na działanie ognia.

Nie dopuszczać do zwierania zewnętrznych styków, nie zgniatać, nie

przebijać lub w inny sposób manipulować. Przechowywać poza

zasięgiem dzieci.

Likwidując zużyte akumulatory należy stosować się do lokalnych

regulacji prawnych.

Środki ostrożności przy wymianie baterii

Nieprawidłowa wymiana lub obsługa może spowodować uszkodzenie

baterii lub przegrzanie, a w rezultacie ryzyko obrażeń, pożaru lub

wybuchu.

• Wbudowana bateria urządzenia: Wbudowaną baterię należy

wymieniać wyłącznie w autoryzowanym centrum serwisowym. Nie

należy podejmować samodzielnych prób wymiany lub usunięcia

baterii.

• Urządzenie z wyjmowaną baterią: Baterię należy wymieniać

wyłącznie na części zatwierdzone przez firmę Acer. Nie należy

wymieniać baterii na części inne niż zatwierdzone.

W tym notebooku znajduje się akumulator litowy. Z urządzenia nie

należy korzystać w środowisku wilgotnym, mokrym lub stwarzającym

ryzyko wystąpienia korozji. Produktu nie ustawiać, przechowywać ani

nie pozostawiać na lub w pobliżu źródła ciepła, w miejscach

narażonych na działanie wysokich temperatur lub silnych promieni

słonecznych, w kuchence mikrofalowej lub pojemniku ciśnieniowym,

ani w żadnym miejscu, w którym może wystąpić temperatura powyżej

50 °C.

Po kolei - 11

Nieprzestrzeganie tych instrukcji może spowodować wyciek kwasu,

rozgrzanie lub eksplozję akumulatora, a w rezultacie obrażenia ciała i/

lub uszkodzenia. Nie przekłuwać, otwierać ani rozmontowywać

akumulatora. W przypadku dotknięcia cieczy, która wyciekła z

akumulatora, dokładnie spłukać ciało wodą i natychmiast

skontaktować się z lekarzem. Ze względów bezpieczeństwa oraz dla

zapewnienia jak najdłuższego czasu eksploatacji akumulatora

ładowanie w temperaturach poniżej 0 °C lub powyżej 35 °C nie jest

możliwe.

Akumulator osiąga pełną wydajność dopiero po dwóch lub trzech

kompletnych cyklach ładowania/rozładowania. Akumulator można

ładować i rozładowywać setki razy, jednak należy pamiętać, że z

biegiem czasu zużywa się. Kiedy czas pracy przy zasilaniu

akumulatorowym staje się zauważalnie krótszy, należy się

skontaktować z autoryzowanym sprzedawcą w celu zakupu nowej

baterii.

Korzystać z akumulatora tylko w celu, dla którego został

wyprodukowany. Nie korzystać z uszkodzonych ładowarek lub

akumulatorów. Nie zwierać przeciwnych styków akumulatora. Zwarcie

może nastąpić w wyniku przypadkowego zetknięcia styków

dodatniego (+) i ujemnego (-) z obiektem metalowym, takim jak

moneta, spinacz biurowy lub długopis (Stykami są metalowe paski w

akumulatorze). Tak może się zdarzyć na przykład wtedy, gdy nosimy

zapasowy akumulator w kieszeni lub torebce. Zwarcie styków

akumulatora może spowodować uszkodzenie samego akumulatora

lub przedmiotu, który spowodował zwarcie.

Pozostawianie akumulatora w miejscach o zbyt wysokiej lub niskiej

temperaturze, np. w samochodzie latem lub zimą, powoduje

zmniejszanie jego pojemności i żywotności. Zawsze starać się

przechowywać akumulator w temperaturze z przedziału od 15 °C do

25 °C. Urządzenie, do którego włożono nawet w pełni naładowany ale

zbyt rozgrzany lub schłodzony akumulator, może chwilowo nie

działać. Wydajność akumulatora jest niższa szczególnie w

temperaturach znacznie poniżej zera.

Nie wrzucać akumulatora do ognia, ponieważ może to spowodować

wybuch. Akumulatory mogą również eksplodować w wyniku

uszkodzenia. Zużyte akumulatory wyrzucać w sposób zgodny z

12 - Po kolei

Uwaga

lokalnymi przepisami. O ile to możliwe, poddawać akumulatory

recyklingowi. Nie wyrzucać wraz ze zwykłymi odpadami

gospodarstwa domowego.

Akumulator może powodować zakłócenia komunikacji urządzeń

bezprzewodowych.

Aby uzyskać dokumenty dotyczące transportu akumulatorów, patrz witryna

www.acer.com.

Bateria wewnętrzna

• Nie należy podejmować prób wymiany akumulatora, wymiany

należy dokonać w autoryzowanym punkcie serwisowym firmy Acer.

• Baterię należy ładować zgodnie z instrukcjami podanymi w

dokumentacji produktu.

Zapoznanie z notebookiem Acer - 13

3

1

2

ZAPOZNANIE Z NOTEBOOKIEM ACER

Po skonfigurowaniu komputera, jak to przedstawiono w Instrukcja

konfiguracji, przyjrzyjmy się nowemu komputerowi Acer.

Widok ekranu

# Ikona Pozycja Opis

1 Mikrofony

2

Kamera

in

ternetowa

3 Ekran

Wewnętrzne mikrofony stereo do

estracji dźwięku.

rej

Kamera internetowa do komunikacji

wid

eo.

Świecenie wskaźnika o

internetowej sygnalizuje, że jest ona

aktywna.

Wyświetla informacje wyjściowe

kompu

tera.

bok kamery

14 - Zapoznanie z notebookiem Acer

4

3

1

2

Widok klawiatury

# Ikona Pozycja Opis

1 Klawiatura

Umożliwia wprowadzanie danych do

kompu

Zobacz "Używa

stronie 18.

tera.

nie klawiatury" na

Dotykowe urządzenie wskazujące.

Touchpad i przyciski wyboru stanowią

2 Touchpad

3

4

Przycisk

Zasilanie

Czytnik odcisków

lców

pa

jedną p

Naciśnij powierzchnię touchpada, aby

kliknąć lewym przyciskiem myszy.

Naciśnij powierzchnię w prawym

dolnym rogu, aby kliknąć prawym

przyciskiem myszy.

Służy do włączania i wyłączania

komputera.

Czytnik odcisków palców dla funkcji

Windows Hello i zabezpieczeń.

owierzchnię.

Widok z lewej strony

1 3 4

2

# Ikona Pozycja Opis

Zapoznanie z notebookiem Acer - 15

1

2

3

4

Gniazdo

zasilania DC

Port HDMI

Port USB z

funkcją

ładowania przy

wyłączonym

zasilaniu

Port USB typu C

Do podłączania zasilacza.

Obsługuje połączenie cyfrowego

eo o wysokiej rozdzielczości.

wid

Służy do podłączania urządzeń USB.

Umożliwia połączenie z urządzeniami

USB, któ

USB typu C. Obsługuje interfejs

USB 3.2 typu C, generacji 2 o

prę

10 Gb/s.

re są zgodne ze złączem

dkości przesyłu dochodzącej do

Informacje o złączach USB 3.2 generacji 1

• Porty zgodne z USB 3.2 generacji 1 są niebieskie.

• Zgodność z USB 3.2 generacji 1 oraz wcześniejszymi

urządzeniami.

• W celu optymalizacji działania używaj urządzeń z certyfikatem

USB 3.2 generacji 1.

• Obsługuje specyfikację USB 3.2 generacji 1 (SuperSpeed USB).

16 - Zapoznanie z notebookiem Acer

1 3 4

2

Widok z prawej

# Ikona Pozycja Opis

Gniazdo

1

2

3

4

słuchawek/

głośników

Port USB Służy do podłączania urządzeń USB.

Wskaźnik

zasilania

Wskaźnik

akumulatora

Gniazdo blokady

Kensington

Służy do przyłączania urządzeń

dio (np. głośniki, słuchawki) lub

au

zestawu słuchawkowego z

mikrofonem.

Wskazuje stan zasilania komputera.

Wskazuje stan akumulatora

kompu

Ła

gdy akumulator jest ładowany.

Pełne

niebieskim światłem podczas pracy w

trybie zasilania prądem

przemiennym.

Służy do podłączania blokady

zgodne

Kensington.

tera.

dowanie: Świeci żółtym światłem,

naładowanie: Świeci

j ze standardem firmy

Widok od strony podstawy

1

2

# Ikona Pozycja Opis

Symuluje wyciągnięcie i ponowne

Otwór

1

2 Głośniki

resetowania

baterii

włą

Wsuń spina

przytrzymując go przez cztery

sekundy.

Zapewniają możliwość odtwarzania

dźwięku.

Zapoznanie z notebookiem Acer - 17

czenie baterii.

cz do otworu i naciśnij,

18 - Używanie klawiatury

UŻYWANIE KLAWIATURY

Klawiatura posiada pełnowymiarowe klawisze, blok klawiszy

numerycznych, oddzielne klawisze sterowania kursorem, klawisze

blokad, klawisze Windows, klawisze specjalne oraz klawisze skrótów.

Klawisze blokady

Klawiatura jest wyposażona w klawisze blokad, których można

używać do włączania i wyłączania funkcji klawiatury.

Klawisz

blokady

Caps Lock

Num Lock

Opis

Kiedy włączona jest funkcja Caps Lock, wszystkie

znaki alfabetyczne będą pisane dużą literą.

Kiedy włączona jest funkcja Num Lock, blok klawiszy

działa w trybie numerycznym. Klawisze działają jak

klawisze kalkulatora (zawierają operatory

arytmetyczne +, -, * oraz /). Tryb ten jest zalecany

przy dużej ilości wprowadzanych danych liczbowych.

Klawisze specjalne

Klawiatura komputera posiada klawisze, które aktywują funkcje

specjalne. Funkcja każdego klawisza jest wyraźnie oznaczona ikoną.

Ikona Funkcja Opis

Uśpij

Tryb samolotowy

Zmniejszenie

jasności

Zwiększenie

jasności

Powoduje przejście komputera do tryb

Uśpienia.

Włącza/wyłącza urządzenia sieciowe

komputera.

Zmniejsza jasność ekranu.

Zwiększa jasność ekranu.

Ikona Funkcja Opis

Umożliwia przełączanie sygnału

Przełączenie

wyświetlania

wyjściowego wyświetlacza na ekran

wyświetlacza lub na zewnętrzny monitor

(jeśli jest przyłączony) lub na oba.

Wyłącza podświetlenie ekranu

Wyłączanie

ekranu

wyświetlacza w celu oszczędzania

energii. Naciśnij dowolny klawisz w celu

przywrócenia wyświetlania.

NumLk

Pause

Break

Pg Up

Pg Dn

Przełączenie

touchpada

Przełączenie

podświetlenia

klawiatury

Przełączanie

głośnika

Zmniejszenie

głośności

Zwiększenie

głośności

Blokada klawiszy

numerycznych

Wstrzymaj/

Przerwa

Strona w górę

Strona w dół

Służy do włączania i wyłączania

wbudowanego touchpada.

Włączanie i wyłączanie podświetlenia

klawiatury. (opcjonalne)

Umożliwia włączanie i wyłączanie

głośników.

Zmniejsza głośność dźwięku.

Zwiększa głośność dźwięku.

Włączanie i wyłączanie wbudowanego

bloku klawiszy numerycznych.

Wysyła polecenie Przerwa.

Przewija o jedną stronę w górę w

dokumencie.

Przewija o jedną stronę w dół w

dokumencie.

Używanie klawiatury - 19

20 - Używanie klawiatury

Uwaga

Klawisze skrótów

Aby uaktywnić klawisze skrótów, naciśnij i przytrzymaj klawisz Fn

przed naciśnięciem innego klawisza w kombinacji klawisza skrótu.

Klawisz skrótu Ikona Funkcja Opis

Fn + F1-F12

Klawisze

funkcyjne

Fn + Delete Insert Wstaw

Fn + Pg Up Home Strona główna

Fn + Pg Dn End Zakończ

Aby zamienić klawisz skrótu na specjalną funkcję klawiszy od F1 do F12,

zmień ustawienie klawisza funkcji w programie BIOS (aby otworzyć BIOS,

naciśnij klawisz F2 podczas uruchamiania komputera, a następnie wybierz

menu Main i zmień Function key behavior na Function keys).

(Dane techniczne różnią się w zależności od modelu.)

Aktywuje klawisze od F1 do

F12.

Włączanie lub wyłączanie

Wstawiania.

Przewija do początku

dokumentu.

Przewija do końca

dokumentu.

PULPIT SYSTEMU WINDOWS

1

2

34

5

7

8

6

# Pozycja Opis

[Settings]

1

(Ustawienia)

[Start]

2

(Start)

[Search]

3

(Wyszukaj)

[Task View]

4

(Widok zadań)

[Widgets]

5

(Widżety)

Pozwala zmieniać ustawienia aplikacji w

twoim komputerze.

Uruchamia aplikacje poprzez [Pinned]

(Przypięte), [Recommended] (Proponowane)

lub [All apps] (Wszystkie aplikacje).

Umożliwia wpisanie tekstu w celu wyszukania

w komputerze i Internecie.

Umożliwia przełączanie pomiędzy bieżącymi

aplikacjami oraz dodanie wirtualnego pulpitu.

Dostarczają informacje o pogodzie,

wiadomości, notowania giełdowe oraz

wiadomości sportowe.

Pulpit systemu Windows - 21

6

[Power]

(Zasilanie)

Wyłączanie, uśpienie lub ponowne

uruchomienie komputera.

22 - Pulpit systemu Windows

# Pozycja Opis

Wyświetla informacje o stanie połączenia

[Quick settings]

7

(Szybkie

ustawienia)

[Notification]

8

(Powiadomienie)

sieciowego, poziomie akumulatora oraz

ustawieniach dźwięku. Możesz przełączać

pomiędzy szybkimi czynnościami, aby w

sekundę dostosować lub otworzyć

ustawienia.

Wyświetla powiadomienia i kalendarz.

Wskazówki i porady dotyczące korzystania z systemu Windows

Wiemy, że jest to nowy system operacyjny, do którego trzeba się

przyzwyczaić. Dlatego przygotowaliśmy wskazówki, które mogą

okazać się pomocne.

Gdzie są moje aplikacje?

Przesuń kursor w lewą środkową część ekranu i wybierz kliknij ikonę

wyszukiwania, a następnie zacznij wpisywać nazwę aplikacji, którą

chcesz otworzyć.

Jak sprawić, aby aplikacja była wyświetlana na ekranie [Start]

(Start)?

Jeśli znajdujesz się w widoku Wszystkie aplikacje i chcesz, aby

określona aplikacja była widoczna na ekranie [Start] (Start), kliknij

aplikację prawym przyciskiem myszy i wybierz opcję [Pin to Start]

(Przypnij do ekranu Start).

Jak usunąć kafelek z ekranu [Start] (Start)?

Kliknij aplikację prawym przyciskiem myszy i wybierz opcję [Unpin

from Start] (Odepnij od ekranu Start), aby usunąć aplikację z

ekranu [Start] (Start).

Pulpit systemu Windows - 23

Jak sprawić, aby aplikacja była wyświetlana na pasku zadań?

Jeśli znajdujesz się w widoku wszystkie aplikacje i chcesz, aby

określona aplikacja była widoczna na pasku zadań, kliknij aplikację

prawym przyciskiem myszy i wybierz opcję [More] (Więcej) > [Pin to

taskbar] (Przypnij do paska zadań).

Czy mogę wyłączyć powiadomienia?

Naciśnij klawisz Windows lub naciśnij przycisk [Start] (Start) systemu

Windows i wybierz opcje: [Settings] (Ustawienia) > [System]

(System) > [Notifications] (Powiadomienia). Można tutaj włączać/

wyłączać powiadomienia dla wszystkich aplikacji lub wybrać

określone aplikacje, które chcemy włączyć/wyłączyć.

Jak sprawdzić dostępność aktualizacji systemu Windows?

Naciśnij klawisz Windows lub naciśnij przycisk [Start] (Start) systemu

Windows > [Settings] (Ustawienia) > [Windows Update] (Windows

Update). Wybierz [Advanced options] (Opcje zaawansowane), aby

skonfigurować ustawienia.

Gdzie mogę uzyskać więcej informacji?

Aby dowiedzieć się więcej, odwiedź następujące strony:

• Informacje dotyczące systemu Windows 11:

support.microsoft.com/Windows

• Wsparcie - często zadawane pytania: support.acer.com

24 - Korzystanie z Precyzyjnej płytki dotykowej

KORZYSTANIE Z P RECYZYJNEJ PŁYTKI

DOTYKOWEJ

Przy użyciu touchpada można sterować strzałką (lub „kursorem”)

na ekranie. Kursor na ekranie będzie podążał za ruchem palca

przesuwanego po touchpadzie. Precyzyjna płytka dotykowa (PTP)

została zaprojektowana w celu zapewnienia bardziej jednorodnego,

płynnego i dokładnego działania touchpada. Wiele aplikacji obsługuje

gesty wykonywane na precyzyjnej płytce dotykowej, z

wykorzystaniem jednego lub kilku palców, niektóre gesty jednak mogą

nie być obsługiwane przez określone aplikacje lub programy, z

których korzystasz.

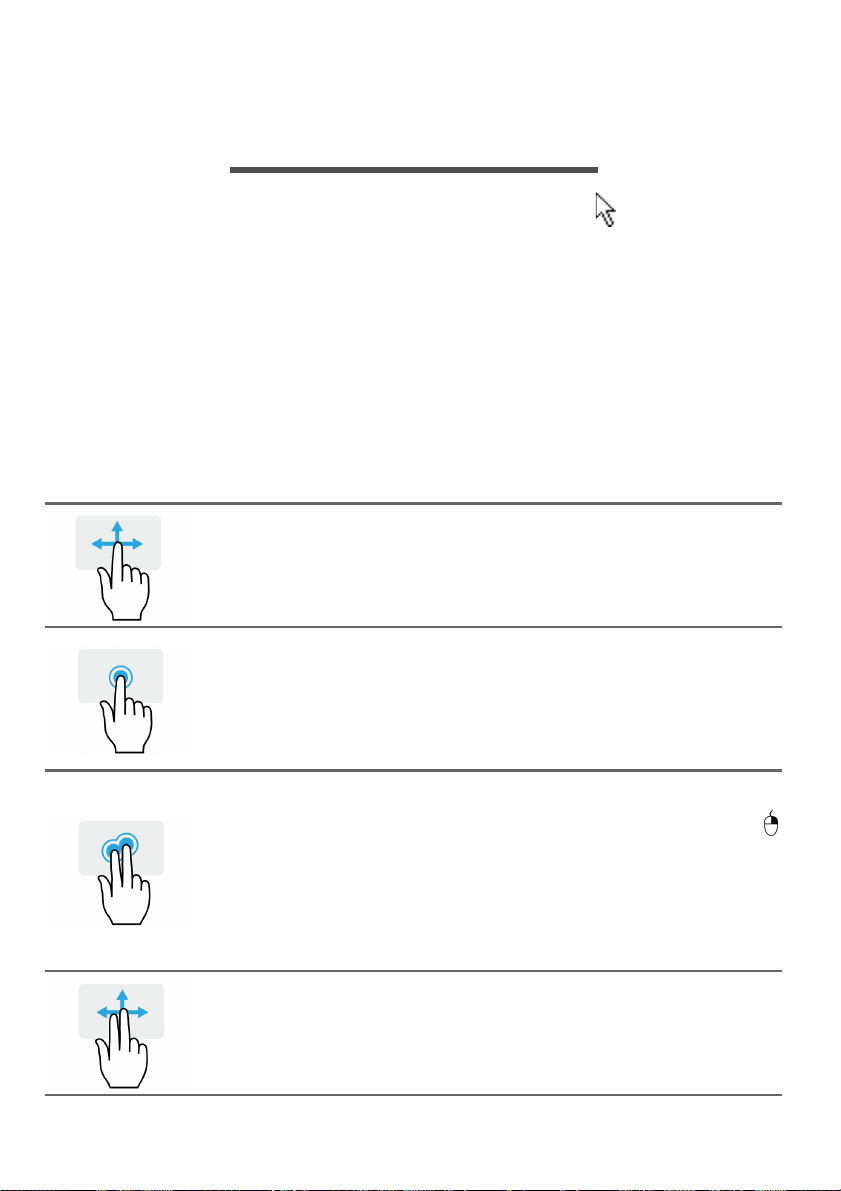

Gesty touchpada

Przeciągnięcie jednym palcem

Przesuń palcem wzdłuż powierzchni touchpada, aby

przesunąć kursor.

Naciśnięcie jednym palcem lub stuknięcie

Naciśnij lub lekko dotknij powierzchni touchpada palcem,

aby „kliknąć”, co spowoduje wybór lub uruchomienie

danego elementu. Szybko powtórz stuknięcie, aby

wykonać dwukrotne stuknięcie lub „dwukrotne kliknięcie”.

Naciśnięcie dwoma palcami

Stuknij lekko touchpada dwoma palcami, aby wykonać

„kliknięcie prawym przyciskiem”. Na ekranie [Start] (Start)

będzie to powodowało przełączanie pomiędzy

poleceniami aplikacji. W większości aplikacji gest ten

otworzy menu kontekstowe powiązane z wybraną

pozycją.

Przeciągnięcie dwoma palcami

Możesz szybko przewijać strony internetowe, dokumenty

lub listy odtwarzania przez umieszczenie dwóch palców

na touchpadzie i przeciągnięcie ich w dowolnym kierunku.

Korzystanie z Precyzyjnej płytki dotykowej - 25

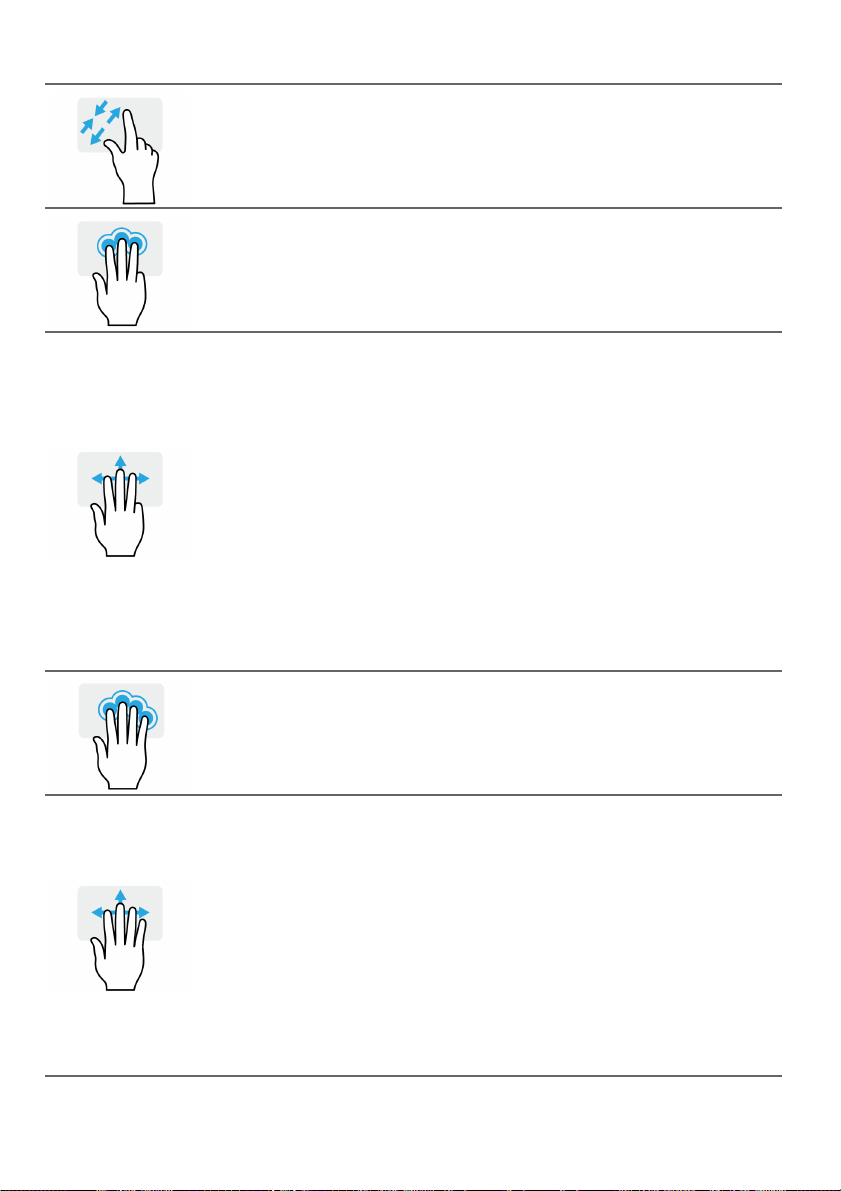

Ściąganie lub rozsuwanie dwóch palców

Umożliwia zmniejszenie lub powiększenie zdjęć, map i

dokumentów przy pomocy prostego gestu z użyciem

kciuka i palca.

Naciśnięcie trzema palcami

Dotknij lekko powierzchni touchpada trzema palcami, aby

otworzyć funkcję [Search Windows] (Wyszukaj w

systemie Windows).

Przeciągnięcie trzema palcami

Przeciągnij trzema palcami po touchpadzie.

• Przeciągnij w górę, aby otworzyć [Task View] (Widok

zadań). Przesuń kursor nad okno i dotknij touchpada,

aby wybrać to okno, lub przeciągnij palcem w dół, aby

zamknąć [Task View] (Widok zadań).

• Przeciągnij w dół, aby zminimalizować wszystkie

otwarte okna i wyświetlić [Desktop] (Pulpitu);

przeciągnij palce w górę, aby przywrócić

zminimalizowane okna.

• Przeciągając palcem w lewo lub w prawo można

przełączać pomiędzy otwartymi oknami.

Naciśnięcie czterema palcami

Delikatnie stuknij touchpad czterema palcami, aby

otworzyć [Action Center] (Centrum akcji).

Przeciągnięcie czterema palcami

Przeciągnij czterema palcami po touchpadzie.

• Przeciągnij w górę, aby otworzyć [T

zadań). Przesuń kursor nad okno i dotknij touchpada,

aby wybrać to okno, lub przeciągnij palcem w dół, aby

zamknąć [Task View] (Widok zadań).

• Przeciągnij w dół, aby zminimalizować wszystkie

otwarte okna i wyświetlić [Desktop] (Pulpitu);

przeciągnij palce w górę, aby przywrócić

zminimalizowane okna.

ask View] (Widok

26 - Korzystanie z Precyzyjnej płytki dotykowej

Uwaga

Precyzyjnej płytka dotykowa uwzględnia dodatkowe funkcje

technologiczne, pomagające rozpoznawać i unikać niezamierzonych

gestów np. przypadkowych dotknięć, gestów i ruchu wskaźnika.

Touchpad reaguje na ruchy palca. Im lżejsze dotknięcie, tym lepsza jest

reakcja. Dbaj, by touchpad i palce były suche i czyste.

Zmiana ustawień touchpada

Aby zmienić ustawienia touchpada według własnych preferencji,

wykonaj poniższe czynności.

1.Na pasku ikon w prawym dolnym rogu ekranu wybierz ikonę

[Network] (Sieć), [Sound] (Dźwięk) i [Battery] (Bateria), aby

otworzyć okienko [Quick settings] (Szybkie ustawienia).

2.Wybierz opcję [All settings] (Wszystkie ustawienia).

3.Wybierz opcję [Bluetooth & devices] (Bluetooth i urządzenia) >

[Touchpad] (Touchpad).

Korzystanie z Precyzyjnej płytki dotykowej - 27

4.Możesz teraz dostosować ustawienia według własnych potrzeb.

Możesz wyłączyć touchpad, jeśli wolisz korzystać z myszy. Możesz

teraz dostosować czułości touchpada według potrzeb. Przewiń w

dół, aby zobaczyć więcej ustawień.

28 - Odzyskiwanie

Uwaga

ODZYSKIWANIE

Jeśli podczas korzystania z komputera wystąpią problemy, a sekcja

często zadawanych pytań (patrz Masz pytania? na stronie 71) nie

pomaga, istnieje możliwość przywrócenia wcześniejszych ustawień

komputera.

W tej sekcji opisano narzędzia odzyskiwania dostępne na komputerze.

Firma Acer zapewnia aplikację Acer Care Center, umożliwiającą

zresetowanie komputera, jego odświeżenie, utworzenie kopii

zapasowych plików/danych lub utworzenie obrazu domyślnych

ustawień fabrycznych. Gdy nie można uzyskać dostępu do Acer Care

Center, kliknij [Settings] (Ustawienia) w menu [Start] (Start), wybierz

[System] (System), a następnie kliknij [Recovery] (Przywracanie).

Acer Care Center różni się w zależności od modelu lub systemu

operacyjnego.

Tworzenie kopii zapasowej historii plików

Opcja Recovery Management umożliwia szybkie i łatwe tworzenie

kopii zapasowych plików i przywracanie ich w przypadku utraty,

uszkodzenia lub usunięcia oryginałów.

1.W menu [Start] (Start) z listy wszystkich aplikacji wybierz Care

Center, a następnie pozycję Recovery Management.

Odzyskiwanie - 29

2.Wybierz kartę [Backup] (Kopia zapasowa) i kliknij [Get started]

(Rozpocznij) dla opcji [Create backup] (Utwórz kopię zapasową),

aby otworzyć okno [Backup] (Kopia zapasowa).

3.Aby kontynuować, kliknij opcję [Set up syncing] (Konfiguruj

synchronizację) dla pozycji [OneDrive folder syncing]

(Synchronizacja folderu OneDrive).

30 - Odzyskiwanie

4.Upewnij się, że foldery, których kopie zapasowe chcesz utworzyć są

zaznaczone, a następnie aby kontynuować kliknij opcję [Start back

up] (Rozpocznij tworzenie kopii zapasowej).

5.Aby wyświetlać synchronizowane pliki do zakończenia procesu,

wybierz opcję [View sync progress] (Wyświetlaj postęp

synchronizacji).

Odzyskiwanie - 31

6.Aby otworzyć folder OneDrive, kliknij dwukrotnie ikonę [OneDrive]

(OneDrive) w obszarze powiadomień.

Tworzenie kopii zapasowych sterowników sieci bezprzewodowej i LAN

Utwórz kopie zapasowe sterowników sieci bezprzewodowej i LAN.

Możesz użyć tych kopii zapasowych do instalacji sieci

bezprzewodowej lub LAN, gdy instalujesz inny system operacyjny.

1.W menu [Start] (Start) z listy wszystkich aplikacji wybierz Care

Center, a następnie pozycję Recovery Management.

2.Wybierz kartę [Backup] (Kopia zapasowa), a następnie kliknij

polecenie [Get started] (Wprowadzenie) dla opcji [Backup wireless

and LAN drivers] (Utwórz kopie zapasowe sterowników sieci

bezprzewodowej i LAN). Wybierz folder do zapisania sterowników i

naciśnij [OK] (OK).

3.Na ekranie będzie widoczny postęp tworzenia kopii zapasowych.

Przywracanie danych komputera

Opcja Recovery Management umożliwia szybkie i łatwe tworzenie

kopii zapasowych i przywracanie stanu komputera do stanu

domyślnego. Możesz wybrać, które pliki zachować lub usunąć przed

ponownym zainstalowaniem systemu Windows.

32 - Odzyskiwanie

Resetowanie komputera i zachowanie plików

1.W menu [Start] (Start) z listy wszystkich aplikacji wybierz Care

Center, a następnie pozycję Recovery Management.

2.Wybierz kartę [Restore] (Przywróć) i kliknij [Get started]

(Rozpocznij), aby otworzyć okno [Recovery] (Przywracanie).

3.Kliknij opcję [Reset PC] (Resetuj komputer), aby wybrać polecenie

[Choose an option] (Wybierz opcję).

Odzyskiwanie - 33

4.Wybierz [Keep my files] (Zachowaj moje pliki), aby odświeżyć

komputer i ponownie zainstalować system operacyjny, bez

usuwania osobistych plików.

5.Wybierz jedną z dwóch opcji — [Cloud download] (Pobieranie w

chmurze) lub [Local reinstall] (Lokalna reinstalacja), aby

zreinstalować system Windows. (Upewnij się, że masz połączenie z

Internetem podczas [Cloud download] (pobierania z chmury)).

34 - Odzyskiwanie

Ważne

6.Kliknij [Change settings] (Zmień ustawienia), aby otworzyć opcje

[Choose settings] (Wybierz ustawienia).

7.Wybierz opcje ustawień i postępuj zgodnie z instrukcjami

wyświetlanymi na ekranie. Kliknij [Confirm] (Potwierdź), a

następnie [Next] (Dalej), aby kontynuować.

Jeśli na komputerze zostały zainstalowane aplikacje, zostaną one

usunięte.

Odzyskiwanie - 35

8.Resetowanie komputera powoduje ponowne zainstalowanie

systemu Windows, zmienienie ustawień do wartości fabrycznych i

usunięcie wszystkich wstępnie zainstalowanych aplikacji bez

usuwania osobistych plików. Kliknij [Reset] (Resetuj), aby

kontynuować. Czynność ta potrwa chwilę, a następnie komputer

zostanie uruchomiony ponownie.

9.Na ekranie będzie widoczny postęp resetowania. Ekran zostanie

wyłączony podczas procesu resetowania.

10.Ekran zostanie włączony ponownie podczas instalowania systemu

Windows. Komputer zostanie uruchomiony kilka razy podczas

procesu resetowania.

11.Postępuj zgodnie z instrukcjami, aby ukończyć proces.

12.Po zakończeniu procesu resetowania system Windows będzie miał

przywrócone fabryczne ustawienia domyślne bez usuwania plików

osobistych.

Resetowanie komputera i usunięcie wszystkiego

1.W menu [Start] (Start) z listy wszystkich aplikacji wybierz Care

Center, a następnie pozycję Recovery Management.

36 - Odzyskiwanie

2.Wybierz kartę [Restore] (Przywróć) i kliknij [Get started]

(Rozpocznij), aby otworzyć okno [Recovery] (Przywracanie).

3.Kliknij opcję [Reset PC] (Resetuj komputer), aby wybrać polecenie

[Choose an option] (Wybierz opcję).

Odzyskiwanie - 37

4.Wybierz polecenie [Remove everything] (Usuń wszystko), aby

zresetować komputer do ustawień fabrycznych.

5.Wybierz jedną z dwóch opcji — [Cloud download] (Pobieranie w

chmurze) lub [Local reinstall] (Lokalna reinstalacja), aby

zreinstalować system Windows. (Upewnij się, że masz połączenie z

Internetem podczas [Cloud download] (pobierania z chmury)).

38 - Odzyskiwanie

6.Kliknij [Change settings] (Zmień ustawienia), aby otworzyć opcje

[Choose settings] (Wybierz ustawienia).

7.Wybierz opcje ustawień i postępuj zgodnie z instrukcjami

wyświetlanymi na ekranie. Kliknij [Confirm] (Potwierdź), a

następnie [Next] (Dalej), aby kontynuować.

8.Kliknij [Reset] (Resetuj), aby kontynuować.

Odzyskiwanie - 39

9.Na ekranie będzie widoczny postęp resetowania. Ekran zostanie

wyłączony podczas procesu resetowania.

10.Ekran zostanie włączony ponownie podczas instalowania systemu

Windows. Komputer zostanie uruchomiony kilka razy podczas

procesu resetowania.

11.Postępuj zgodnie z instrukcjami, aby ukończyć proces.

12.Po zakończeniu procesu resetowania system Windows będzie miał

fabryczne ustawienia domyślne.

40 - Korzystanie z połączenia Bluetooth

Uwaga

KORZYSTANIE Z POŁĄCZENIA

BLUETOOTH

Bluetooth to technologia umożliwiająca bezprzewodowe przesyłanie

danych na niewielkich odległościach pomiędzy wieloma urządzeniami

różnego rodzaju. Urządzenia obsługujące technologię Bluetooth to

m.in.: komputery, telefony komórkowe, tablety, słuchawki

bezprzewodowe oraz klawiatury.

Aby korzystać z połączenia Bluetooth, należy sprawdzić, czy:

1.Funkcja Bluetooth jest włączona w obydwu urządzeniach.

2.Urządzenia są powiązane (lub podłączone).

Włączanie i wyłączanie funkcji Bluetooth

W obydwu urządzeniach musi być aktywna karta Bluetooth. W

przypadku tego komputera może to być przełącznik zewnętrzny,

ustawienie oprogramowania lub osobny modem Bluetooth podłączony

do portu USB komputera (jeśli niedostępna jest żadna wewnętrzna

karta Bluetooth).

Zapoznaj się z podręcznikiem użytkownika danego urządzenia, aby

sprawdzić, w jaki sposób można włączyć kartę Bluetooth.

Włącz połączenie Bluetooth i dodaj urządzenie

Każde nowe urządzenie należy najpierw powiązać z kartą Bluetooth

komputera. Oznacza to, że w celach bezpieczeństwa należy najpierw

potwierdzić oryginalność urządzenia. Powiązanie należy wykonać

tylko raz. Następnie wystarczy włączyć w obu urządzeniach kartę

Bluetooth, a urządzenia zostaną połączone.

Funkcja Bluetooth jest na komputerze wyłączona domyślnie. Aby

włączyć kartę Bluetooth komputera, wykonaj następujące czynności:

1.Naciśnij klawisz Windows lub wybierz przycisk [Start] (Start) systemu

Windows > [Settings] (Ustawienia) > [Bluetooth & devices]

(Bluetooth i urządzenia), a następnie kliknij przełącznik pod

etykietą [Bluetooth] (Bluetooth), aby włączyć lub wyłączyć funkcję.

Korzystanie z połączenia Bluetooth - 41

Uwaga

2.Kliknij opcję [Add device] (Dodaj urządzenie), a następnie wybierz

urządzenie, które chcesz dodać.

3.Komputer automatycznie rozpocznie wyszukiwanie urządzeń oraz

stanie się widoczny dla innych urządzeń.

4.Z listy wykrytych urządzeń wybierz to, które chcesz sparować.

5.Po sparowaniu, jeśli na ekranie wyświetlany jest kod, wprowadź go

w urządzeniu, aby kontynuować ustanawianie połączenia.

Niektóre urządzenia korzystające ze starych wersji technologii Bluetooth

wymagają od obu urządzeń wprowadzenia kodu PIN. Jeśli jedno z urządzeń

nie posiada żadnych wejść (np. w przypadku słuchawek), kod

zabezpieczenia jest określony w urządzeniu (zazwyczaj „0000” lub „1234”).

Więcej informacji można znaleźć w Instrukcji obsługi urządzenia.

42 - Korzystanie z połączenia Bluetooth

Możesz także wprowadzić ustawienia Bluetooth wybierając ikonę

[Network] (Sieć), [Sound] (Dźwięk) i [Battery] (Bateria) w prawym

dolnym rogu ekranu, aby otworzyć okienko [Quick settings] (Szybkie

ustawienia). Tutaj możesz włączyć lub wyłączyć funkcję Bluetooth lub

kliknąć prawym przyciskiem myszy opcję [Bluetooth] (Bluetooth) >

[Go to Settings] (Przejdź do ustawień), aby wprowadzić ustawienia

Bluetooth.

Podłączanie do Internetu - 43

Ostrzeżenie

PODŁĄCZANIE DO INTERNETU

W tym rozdziale znajdują się ogólne informacje na temat rodzajów

połączeń i nawiązywania połączenia z Internetem. Szczegółowe

informacje można znaleźć w części Połączenia sieciowe na

stronie 80.

Wbudowane funkcje sieciowe komputera ułatwiają podłączanie

komputera do Internetu.

Najpierw jednak, w celu nawiązania połączeń z Internetem z domu

należy zarejestrować się, aby korzystać z usług internetowych

zapewnianych przez dostawcę usług internetowych — zazwyczaj jest

to firma telekomunikacyjna lub dostarczająca telewizję kablową, która

musi skonfigurować usługę internetową w domu lub w biurze.

Dostawca usług internetowych zainstaluje niewielkie urządzenie, router

lub modem, które umożliwia nawiązanie połączenia z Internetem.

Podłączanie do sieci bezprzewodowej

Nawiązywanie połączenia z bezprzewodową siecią LAN

Bezprzewodowa sieć LAN (WLAN) jest lokalną siecią

bezprzewodową, która może łączyć dwa komputery lub więcej bez

używania kabli. Po nawiązaniu połączenia z siecią WLAN można

korzystać z Internetu. Można także udostępniać pliki, inne urządzenia,

a nawet same połączenie internetowe.

Funkcja bezprzewodowego połączenia komputera jest uruchamiana

domyślnie. System Windows wykrywa i wyświetla listę dostępnych

sieci podczas konfiguracji. Wybierz sieć i wprowadź hasło, jeżeli jest

wymagane.

Korzystanie z urządzeń bezprzewodowych podczas lotu może być

zabronione. Przed wejściem na pokład samolotu należy wyłączyć

wszystkie urządzenia bezprzewodowe. Muszą one pozostać wyłączone

podczas startu, ponieważ mogą utrudniać działanie urządzeń

pokładowych, zakłócać komunikację, a nawet być nielegalne.

Bezprzewodowe urządzenia komputera można włączyć wyłącznie po

uzyskaniu od obsługi samolotu informacji, że jest to bezpieczne.

44 - Podłączanie do Internetu

Uwaga

Uwaga

Komputery Acer są wyposażone w klawisz Tryb samolotowy

umożliwiający włączenie lub wyłączenie połączenia sieciowego.

Opcje zarządzania siecią umożliwiają włączanie i wyłączanie sieci

bezprzewodowej, a także kontrolę nad zasobami udostępnianymi za

pośrednictwem sieci.

Aby nawiązać połączenie z siecią bezprzewodową, wykonaj poniższe

czynności.

1.Upewnij się, że posiadasz router/punkt dostępu i bieżące

połączenie z Internetem za pośrednictwem wybranego dostawcy

usług internetowych. Zapisz hasło i nazwę sieci bezprzewodowej

(w razie potrzeby). Aby połączyć się z siecią publiczną (np. siecią w

kawiarni), upewnij się, że znasz nazwę sieci bezprzewodowej.

Szczegółowe informacje na temat nawiązywania połączenia z Internetem są

dostępne u dostawcy usług internetowych oraz w dokumentacji routera.

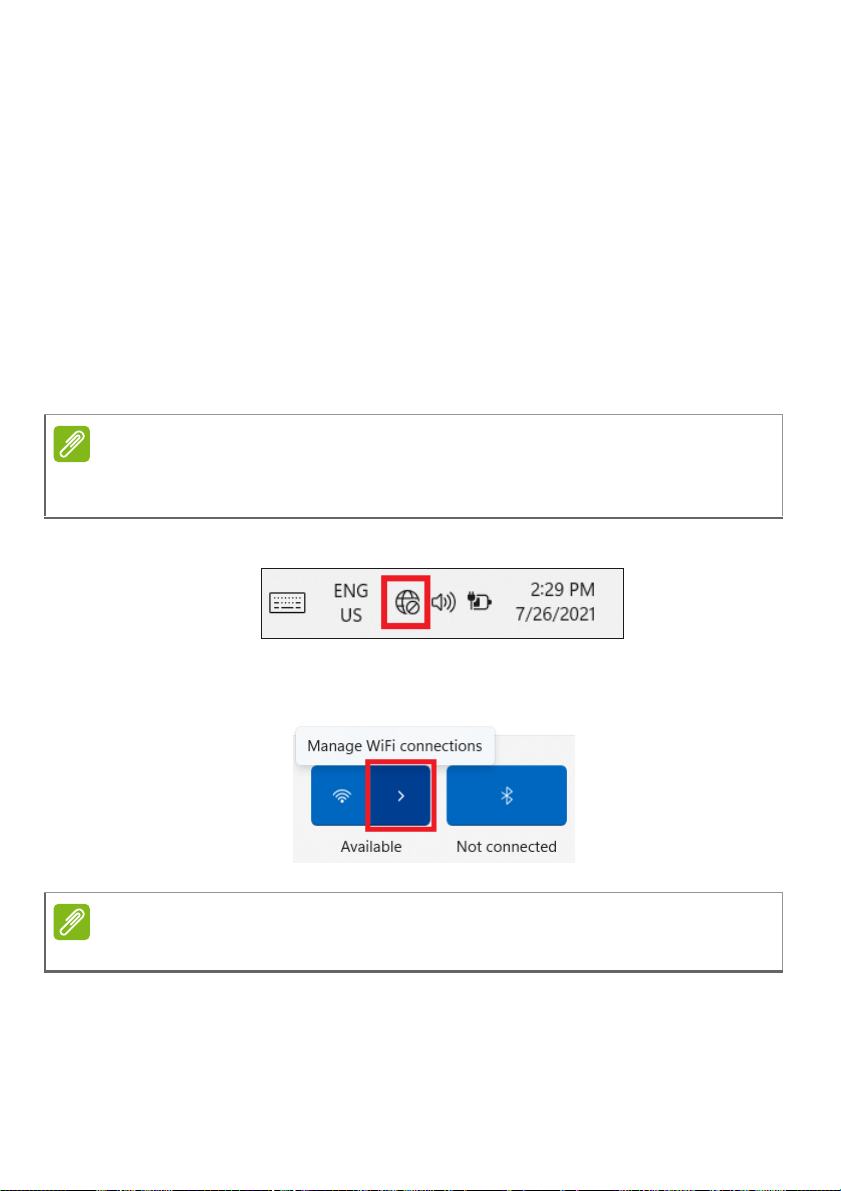

2.Kliknij ikonę Sieć w obszarze powiadomień.

3.Wybierz opcję [Manage WiFi connections] (Zarządzaj połączeniami

WiFi).

Jeśli sieć Wi-Fi jest wyłączona, kliknij ikonę [Wi-Fi] (Wi-Fi), aby ją włączyć.

Podłączanie do Internetu - 45

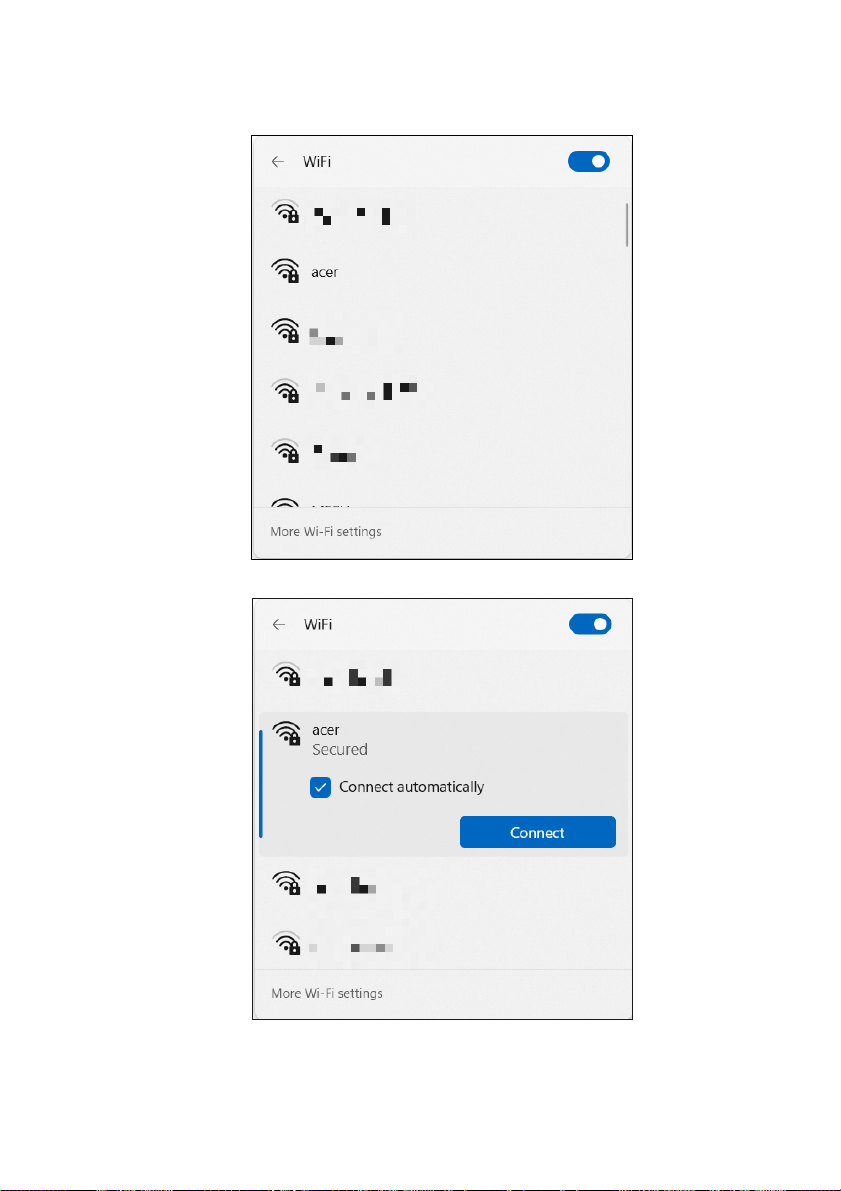

4.Zostanie wyświetlona lista dostępnych sieci bezprzewodowych.

Wybierz sieć, z której chcesz korzystać.

5.Po zaznaczeniu wybranej sieci wybierz opcję [Connect] (Połącz).

46 - Podłączanie do Internetu

6.W razie potrzeby wprowadź hasło dostępu do sieci.

Bluelight Shield - 47

BLUELIGHT SHIELD

Funkcję Bluelight Shield można włączyć w celu zmniejszenia emisji

niebieskiego światła z ekranu w celu ochrony oczu.

Aby skonfigurować funkcję Bluelight Shield, wyszukaj aplikację

„Quick Access” w menu [Start] (Start). Tutaj można włączać lub

wyłączać funkcję Bluelight Shield, a także wybrać jeden z czterech

różnych trybów, w zależności od potrzeb:

Nr Pozycja Opis

Obniża emisję niebieskiego światła z

[Low Reduction]

1

(Niewielka redukcja)

[Medium Reduction]

2

(Średnia redukcja)

[High Reduction]

3

(Wysoka redukcja)

[Long Hour Mode]

4

(Tryb długiej pracy)

podświetlonego diodami LED ekranu o od

10% do 25% w celu zapewnienia

podstawowej ochrony.

Obniża emisję niebieskiego światła z

podświetlonego diodami LED ekranu o od

26% do 45% w celu zapewnienia ochrony

oczu.

Obniża emisję niebieskiego światła z

podświetlonego diodami LED ekranu o od

46% do 65% w celu zapewnienia

maksymalnej ochrony.

Profesjonalnie dostosowany w celu

obniżenia zmęczenia oczu przez dłuży

okres czasu.

48 - Bluelight Shield

Uwaga

Specyfikacje zależą od modelu lub systemu operacyjnego.

Zabezpieczanie komputera

i danych...

W tej części można znaleźć:

• Jak zabezpieczać komputer

• Ustawianie haseł

• Co należy przygotować w przypadku podróży

• Jak najlepiej wykorzystać baterię

50 - Zabezpieczanie komputera

ZABEZPIECZANIE KOMPUTERA

Komputer jest drogim urządzeniem i należy zadbać o jego

bezpieczeństwo. Naucz się zasad ochrony i zabezpieczania

komputera.

Elementami zabezpieczenia komputera są blokady sprzętowe i

programowe — blokada zabezpieczająca i hasła.

Używanie blokady zabezpieczającej komputer

Ten komputer jest wyposażony w gniazdo zabezpieczenia

przeznaczone dla blokady komputera.

Kabel zabezpieczenia komputera należy owinąć wokół ciężkiego

nieruchomego obiektu, takiego jak stół lub uchwyt zablokowanej

szuflady. Wstaw zamek blokady do gniazda i przekręć klucz w celu

zamknięcia blokady. Dostępne są także modele bez kluczy.

Używanie haseł

Hasła umożliwiają ochronę komputera przed nieautoryzowanym

dostępem. Ustawienie tych haseł tworzy kilka różnych poziomów

zabezpieczenia komputera i znajdujących się w nim danych:

• Supervisor Password chroni przed nieautoryzowanym dostępem do

narzędzia konfiguracji systemu BIOS. Po skonfigurowaniu hasła

należy je podać, aby uzyskać dostęp do narzędzia BIOS. Patrz

Ustawianie haseł na stronie 56.

• User Password chroni komputer przed nieautoryzowanym

dostępem. Aby maksymalnie zwiększyć poziom zabezpieczeń,

można użyć kombinacji tego hasła w połączeniu z ochroną hasłem

podczas uruchamiania komputera oraz przywracania go z trybu

[Hibernation] (Hibernacja) (jeśli jest dostępny).

• Password on Boot uruchamiania chroni komputer przed

nieautoryzowanym dostępem. Aby maksymalnie zwiększyć poziom

zabezpieczeń, można użyć kombinacji tego hasła w połączeniu z

ochroną hasłem podczas uruchamiania komputera oraz

przywracania go z trybu [Hibernation] (Hibernacja) (jeśli jest

dostępny).

Zabezpieczanie komputera - 51

Ważne

Ważne

Nie zapomnij Supervisor Password! W przypadku zapomnienia hasła

skontaktuj się ze swoim dystrybutorem lub autoryzowanym centrum

serwisowym.

Wprowadzanie haseł

Po ustawieniu hasła na środku ekranu wyświetlacza pojawia się monit

o podanie hasła.

• W przypadku skonfigurowania Supervisor Password po uzyskaniu

dostępu do narzędzia konfiguracji systemu BIOS wyświetlany jest

monit.

• Wpisz Supervisor Password, a następnie naciśnij klawisz Enter,

aby uzyskać dostęp do narzędzia konfiguracji systemu BIOS. W

przypadku wprowadzenia błędnego hasła wyświetlone zostanie

okno z ostrzeżeniem. Spróbuj ponownie i naciśnij klawisz Enter.

• Po skonfigurowaniu User Password i ustawieniu parametru żądania

hasła podczas uruchamiania komputera wyświetlany jest monit o

podanie hasła.

• Wpisz User Password, a następnie naciśnij klawisz Enter, aby

uzyskać dostęp do komputera. W przypadku wprowadzenia

błędnego hasła wyświetlone zostanie okno z ostrzeżeniem. Spróbuj

ponownie i naciśnij klawisz Enter.

Masz trzy próby wpisania hasła. W przypadku trzykrotnego wpisania

błędnego hasła system zostaje zablokowany. Naciśnij i przytrzymaj

przycisk zasilania przez cztery sekundy, aby zamknąć system.

Następnie włącz komputer i spróbuj ponownie.

52 - Czytnik odcisków palców

CZYTNIK ODCISKÓW PALCÓW

Poza korzystaniem z hasła do konta lub numeru PIN w celu

logowania do aplikacji i usług systemu Windows możesz również

korzystać z czytnika odcisków palców do zalogowania do notebooka

Acer i odblokowania go.

Aby korzystać z czytnika odcisków palców, należy najpierw go

skonfigurować tak, aby rozpoznawał odcisk palca użytkownika do

potwierdzania jego tożsamości.

Jak korzystać z czytnika odcisków palców

Wybierz przycisk [Start] (Start), a następnie pozycje [Settings]

(Ustawienia) > [Accounts] (Konta) > [Sign-in options] (Opcje

logowania), aby skonfigurować funkcję Windows Hello.

1.W obszarze [Fingerprint recognition (Windows Hello)]

(Rozpoznawanie odcisków palców (Windows Hello)) wybierz opcję

[Set up] (Ustaw), aby skonfigurować czytnik odcisków palców.

Czytnik odcisków palców - 53

2.W oknie [Windows Hello setup] (Instalator funkcji Windows Hello)

wybierz polecenie [Get started] (Wprowadzenie), aby rozpocząć

konfigurację odcisków palców.

3.Wprowadź kod PIN, aby potwierdzić tożsamość.

54 - Czytnik odcisków palców

4.Po wyświetleniu okna [Windows Hello setup] (Instalator funkcji

Windows Hello) postępuj zgodnie z instrukcjami na ekranie. Przyłóż

i przytrzymaj palec na czujniku odcisków palców, a następnie

podnieś go. Powtarzaj ten krok aż do zakończenia konfiguracji

odcisku palca.

Czytnik odcisków palców - 55

Uwaga

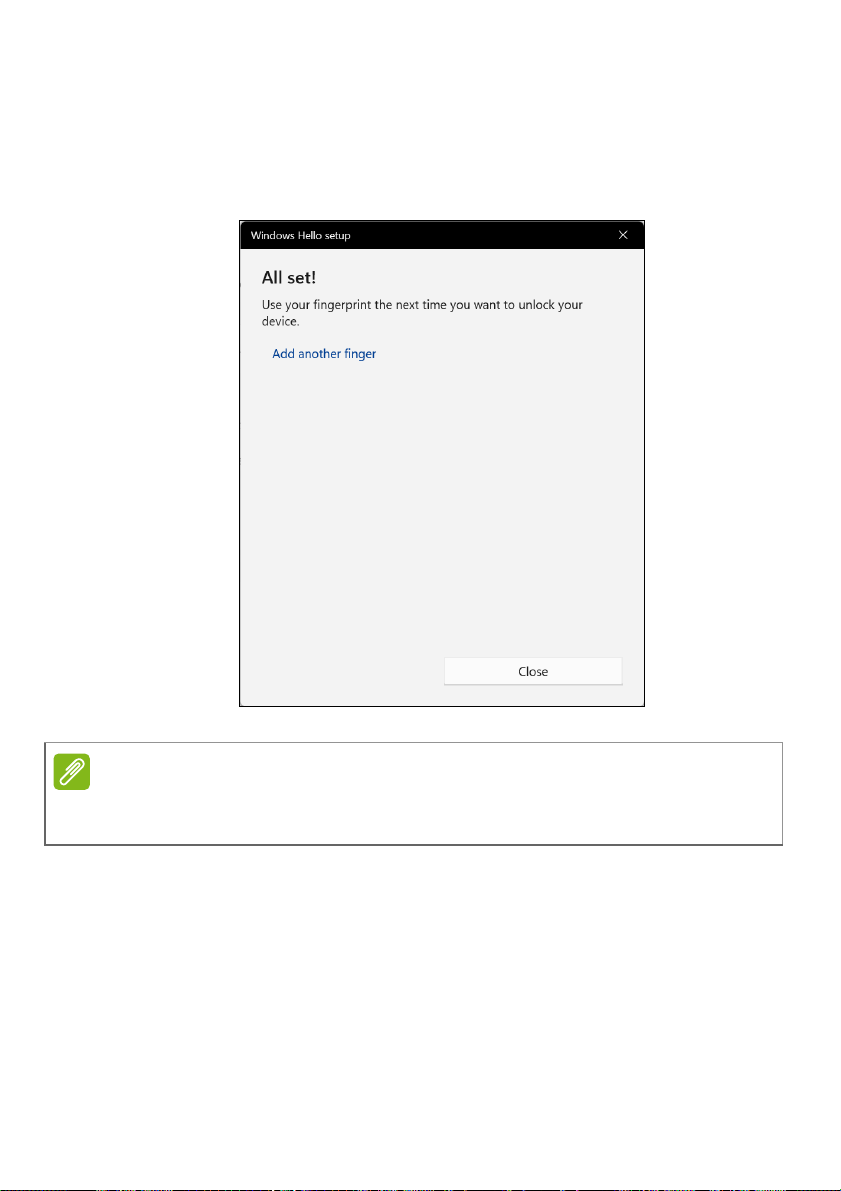

5.Po zakończeniu konfiguracji odcisku palca można będzie logować

się do komputera lub odblokowywać go przez przyłożenie palca do

czytnika odcisków palców. Możesz wybrać polecenie [Add another

finger] (Dodaj kolejny palec) w celu dodania następnego odcisku

palca do odblokowywania komputera.

Jeśli notebook ma wiele kont, można skonfigurować dostęp oddzielnie dla

każdego i automatycznie przełączać pomiędzy kontami.

56 - Program narzędziowy BIOS

PROGRAM NARZĘ DZIOWY BIOS

Program narzędziowy BIOS to program konfiguracji sprzętu,

wbudowany w układzie BIOS.

Komputer został już wcześniej prawidłowo skonfigurowany oraz

zoptymalizowany i zazwyczaj nie ma potrzeby uruchamiania tego

programu narzędziowego. Jednakże, jeśli wystąpią problemy

związane z konfiguracją, będzie potrzebne uruchomienie tego

programu.

Aby uaktywnić program narzędziowy BIOS, należy nacisnąć klawisz

F2 w czasie wyświetlania logo komputera.

Sekwencja startowa systemu

Aby ustawić sekwencję startową systemu w programie narzędziowym

BIOS, należy uruchomić program narzędziowy BIOS, a następnie

wybrać opcję Boot z listy kategorii umieszczonej w górnej części

ekranu.

Ustawianie haseł

Aby ustawić hasło podczas ładowania systemu, uruchom program

narzędziowy BIOS, a następnie wybierz kategorię Security z listy

kategorii umieszczonej w górnej części ekranu.

Wyszukaj opcję Set Supervisor Password, a następnie wprowadź

hasło, aby włączyć tę funkcję. Po wprowadzeniu hasła dla tej funkcji

możesz włączyć/wyłączyć funkcję Password on Boot.

Pamięta, aby wybrać opcję F10, aby prawidłowo zapisać i wyjść z

narzędzia BIOS po dokonaniu zmian.

Zarządzanie energią - 57

Uwaga

ZARZĄDZANIE ENERGIĄ

Komputer posiada wbudowany moduł zarządzania energią

monitorujący aktywność systemu. Aktywność systemu odnosi się do

wszelkiej aktywności angażującej jedno lub więcej następujących

urządzeń: klawiatura, myszka, dysk twardy, urządzenia peryferyjne

podłączone do komputera, a także pamięć wideo. Jeżeli nie zostanie

stwierdzona aktywność w ciągu określonego czasu, komputer

zatrzymuje działanie niektórych lub wszystkich wymienionych

urządzeń w celu oszczędzania energii.

Oszczędzanie energii

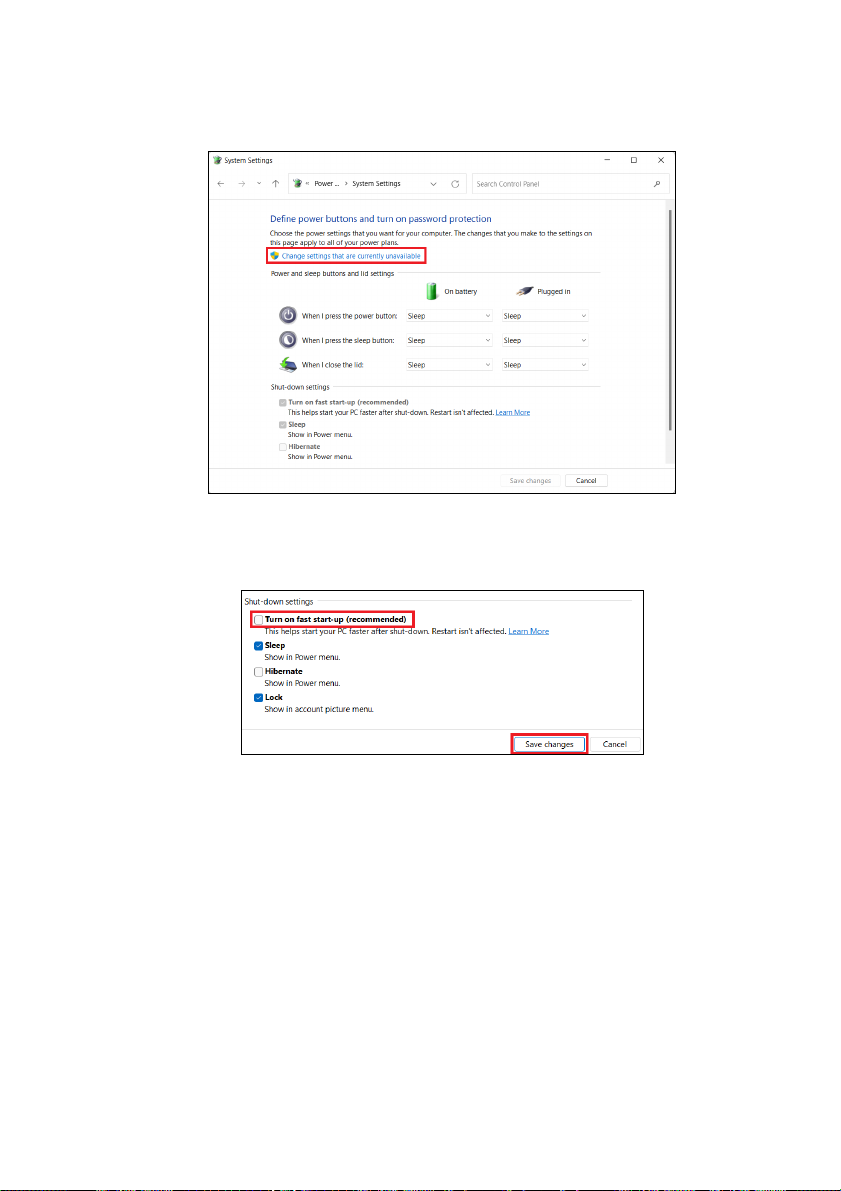

Wyłączanie szybkiego rozruchu

Do przyspieszania uruchamiania w komputerze używana jest funkcja

szybkiego rozruchu, która jednak powoduje zużycie niewielkiej ilości

energii w celu sprawdzania występowania sygnału uruchamiania.

Sprawdzanie powoduje powolne zużywanie energii akumulatora

komputera.

Aby zmniejszyć pobór energii przez komputer, a zatem jego wpływ na

środowisko, wyłącz funkcję szybkiego rozruchu:

Jeśli funkcja szybkiego rozruchu jest wyłączona, uruchomienie komputera z

trybu [Sleep] (Uśpij) potrwa dłużej.

Ponadto komputer nie zostanie uruchomiony w przypadku otrzymania

polecenia uruchomienia przez sieć (funkcja Wake on LAN).

1.Naciśnij klawisz Windows lub przycisk [Start] (Start) systemu

Windows, a następnie wyszukaj opcję „[Choose a power plan]

(Wybierz plan zasilania)”.

2.Wybierz opcję [Choose what the power buttons do] (Wybierz

działanie przycisków zasilania).

58 - Zarządzanie energią

3.Wybierz opcję [Change settings that are currently unavailable]

(Zmień ustawienia, które są obecnie niedostępne).

4.Przewiń w dół i wyłącz opcję [Turn on fast start-up] (Włącz

szybkie uruchamianie).

5.Wybierz [Save changes] (Zapisz zmiany).

Pakiet akumulatora - 59

Uwaga

PAKIET AKUMULATORA

W komputerze jest stosowany wbudowany jest akumulator litowy

zapewniający możliwość długiego użytkowania pomiędzy okresami

ładowania.

Charakterystyka baterii

Akumulator jest zawsze ładowany, kiedy tylko komputer zostanie

przyłączony do zasilacza. Komputer obsługuje funkcję ładowania

podczas użytkowania, co pozwala doładowywać akumulator podczas

eksploatacji komputera. Jednakże ładowanie baterii, gdy komputer

jest wyłączony, powoduje znaczne skrócenie czasu ładowania.

Akumulator jest przydatnym źródłem zasilania podczas podróży lub w

razie awarii zasilania sieciowego.

Ładowanie akumulatora

Podłącz zasilacz do komputera, a następnie do gniazdka sieci

elektrycznej.

Doradzamy naładowanie akumulatora przed wycofaniem go z użycia na

dzień. Ładowanie akumulatora przez noc przed podróżą umożliwi

następnego dnia uruchomienie komputera z całkowicie naładowanym

akumulatorem.

Formowanie nowego pakietu akumulatora

Przed pierwszym użyciem akumulatora konieczne jest

przeprowadzenie procesu „formowania”:

1.Przyłącz zasilacz prądu przemiennego i wykonaj pełne ładowanie

akumulatora.

2.Włącz komputer i zakończ konfigurację systemu operacyjnego.

3.Odłącz zasilacz prądu przemiennego.

4.Korzystaj z komputera używając zasilania z akumulatora.

60 - Pakiet akumulatora

Ostrzeżenie

5.Doprowadź do całkowitego wyczerpania akumulatora do chwili

pojawienia się ostrzeżenia o niskim poziomie naładowania

akumulatora.

6.Przyłącz zasilacz prądu przemiennego i ponownie naładuj baterię

do pełna.

Wykonuj te czynności aż akumulator przejdzie trzykrotnie cykl

ładowania i rozładowania.

Ten proces formowania należy przeprowadzać w przypadku

wszystkich nowych akumulatorów lub akumulatora, który nie był

używany przez długi okres czasu.

Nie należy narażać pakietów akumulatorów na działanie temperatur

niższych od 0°C lub wyższych od 45°C. Skrajne temperatury mogą być

szkodliwe dla pakietu akumulatora.

Proces regulacji baterii powoduje, że bateria może przyjmować

maksymalny możliwy ładunek energii. Zaniedbanie wykonania tej

procedury uniemożliwi akumulatorowi uzyskiwanie maksymalnego

ładunku energii, a także spowoduje skrócenie użytecznego okresu

trwałości akumulatora.

Ponadto, na użyteczny okres trwałości akumulatora szkodliwy wpływ

ma eksploatacja w następujących warunkach:

• Użytkowanie komputera przy stałym korzystaniu z zasilacza prądu

przemiennego.

• Nie stosowanie się do przedstawionej powyżej zasady całkowitego

rozładowywania i pełnego ładowania akumulatora.

• Częste używanie; im częściej korzystasz z baterii, tym szybciej

osiągnie ona koniec użytecznego okresu trwałości. Okres

przydatności do użytkowania wbudowanego akumulatora wynosi

1000 cykli ładowania/rozładowania.

Optymalizowanie okresu trwałości akumulatora

Optymalizowanie okresu trwałości akumulatora pomaga maksymalnie

wykorzystać działanie akumulatora, zapewniając wydłużenie cyklu

rozładowania/ładowania i poprawiając efektywność ładowania.

Zalecamy stosowanie się do przedstawionych poniżej sugestii:

Pakiet akumulatora - 61

Ważne

• Kiedy tylko jest to możliwe, korzystaj z zasilacza prądu

przemiennego, pozostawiając baterię w rezerwie na okres

użytkowania przenośnego.

• Odłącz nieużywane urządzenia (np. napęd dysków USB), ponieważ

mogą one pobierać prąd.

• Przechowywać komputer w chłodnym, suchym miejscu. Zalecana

temperatura wynosi od 10°C do 30°C. Wyższe temperatury mogą

powodować szybsze samorozładowanie akumulatora.

• Nadmierne doładowywanie skraca okres trwałości akumulatora.

• Dbanie o zasilacz prądu przemiennego oraz akumulator.

Kontrola poziomu naładowania akumulatora

Miernik energii wskazuje bieżący poziom naładowania baterii. Należy

umieścić kursor nad ikoną akumulatora/zasilania na pasku zadań, aby

został przedstawiony bieżący poziom naładowania akumulatora.

Ostrzeżenie o niskim poziomie naładowania akumulatora

Podczas korzystania z komputera na zasilaniu bateryjnym należy

zwracać uwagę na miernik poziomu energii.

Zasilacz prądu przemiennego należy przyłączać najszybciej jak to jest

możliwe po pojawieniu się ostrzeżenia o niskim poziomie naładowania

akumulatora. Gdy akumulator rozładuje się całkowicie i komputer

zamknie system, może nastąpić utrata danych.

62 - Pakiet akumulatora

Kiedy pojawi się ostrzeżenie o niskim poziomie naładowania

akumulatora, zalecany tok postępowania zależy od sytuacji:

Sytuacja Zalecane działanie

1. Przyłącz zasilacz prądu przemiennego

do komputera, a następnie do gniazdka

Dostępny jest zasilacz

prądu przemiennego oraz

gniazdko sieci elektrycznej.

sieci elektrycznej.

2. Zapisz wszystkie potrzebne pliki.

3. Podejmij dalszą pracę.

Wyłącz komputer, gdy konieczne jest

szybkie naładowanie akumulatora.

Nie jest dostępny jest

zasilacz prądu

przemiennego lub

gniazdko sieci elektrycznej.

1. Zapisz wszystkie potrzebne pliki.

2. Zamknij wszystkie aplikacje.

3. Wyłącz komputer.

Podróżowanie z komputerem - 63

Uwaga

Uwaga

PODRÓŻOWANIE Z KOMPUTEREM

W tym rozdziale zamieszczono wskazówki i porady związane z

przenoszeniem komputera i podróżowaniem z komputerem.

Odłączanie wyposażenia zewnętrznego

W celu odłączenia komputera od akcesoriów zewnętrznych należy

wykonać następujące czynności:

1.Zapisz wszystkie otwarte pliki.

2.Wyjmij dyski ze stacji dysków optycznych.

3.Zamknij system lub przełącz komputer w tryb [Sleep] (Uśpij) lub

[Hibernate] (Hibernacja).

4.Zamknij pokrywę wyświetlacza.

5.Odłącz przewód od zasilacza prądu przemiennego.

6.Odłącz klawiaturę, urządzenie wskazujące, drukarkę, zewnętrzny

monitor i inne urządzenia zewnętrzne.

7.Odłącz blokadę Kensington / Noble, jeżeli jest używana do

zabezpieczenia komputera.

Dane techniczne różnią się w zależności od modelu.

W podróży

Przy przemieszczaniu się na niewielkie odległości, na przykład z biura

do miejsca spotkania.

Przed przenoszeniem komputera zamknij i zatrzaśnij pokrywę

wyświetlacza, aby wprowadzić komputer w tryb [Sleep] (Uśpij). Można

teraz bezpiecznie przenieść komputer do dowolnego miejsca w

budynku.

Jeżeli przemieszczasz się na większą odległość, możesz zdecydować

wyłączyć komputer.

Jeśli komputer jest przez jakiś czas w trybie [Sleep] (Uśpij), może przejść w

tryb [Hibernation] (Hibernacja) lub [Deep Sleep] (Głębokie uśpienie).

64 - Podróżowanie z komputerem

Co wziąć ze sobą

Jeżeli przemieszczasz się na względnie krótkie odległości, oprócz

komputera nie będziesz musiał brać ze sobą niczego więcej. Jeżeli

akumulator nie jest w pełni naładowany, można wziąć zasilacz prądu

przemiennego, aby go podłączyć. Jeżeli na miejscu nie ma gniazdka

zasilania elektrycznego, należy zredukować szybkość rozładowania

akumulatora, przestawiając komputer do trybu [Sleep] (Uśpij).

Nacisnąć klawisz skrótu trybu [Sleep] (Uśpienia) lub zamknąć

pokrywę wyświetlacza, jeżeli komputer nie jest intensywnie używany.

Jeżeli przemieszczasz się na większą odległość, na przykład obywasz

podróż w kraju lub za granicę, po zamknięciu komputera i odłączeniu

urządzeń zewnętrznych spakuj komputer do etui ochronnego, które

pomoże zapobiec przesuwaniu się komputera i ochroni go w razie

upadku.

Porty i złącza...

W tej części można znaleźć:

• Informacje na temat portów i złączy zamontowanych w

komputerze

66 - Uniwersalna magistrala szeregowa (USB)

Uwaga

UNIWERSALNA MAGISTRALA

SZEREGOWA (USB)

Port USB to port umożliwiający bardzo szybką transmisję danych

pozwalający na podłączenie urządzeń zewnętrznych z gniazdem

USB, takich jak mysz, zewnętrzna klawiatura, dodatkowa pamięć

(zewnętrzne dyski twarde) lub dowolne zgodne urządzenie.

W komputerach Acer są obecnie dostępne dwa standardy USB: USB 2.0

(High-speed USB) i USB 3.2 generacji 1 (SuperSpeed USB). Porty USB 2.0

w komputerach Acer mają czarny język, a porty USB 3.2 generacji 1

niebieski. Aby zapewnić jak najlepszą wydajność, urządzenia z gniazdem

USB 3.2 generacji 1 powinny być zawsze podłączane do portów USB 3.2

generacji 1. Sprawdź w dokumentacji urządzenia, który standard jest

obsługiwany.

Za pomocą portu USB można też ładować urządzenia takie jak

tablety, smartfony lub inne. Niektóre porty USB 3.2 generacji 1

obsługują urządzenia ładujące, gdy komputer jest w trybie [Hibernate]

(Hibernacja) lub jest wyłączony. Poza tym można użyć koncentratora

USB do podłączenia wielu urządzeń do jednego portu USB.

Uniwersalna magistrala szeregowa (USB) - 67

Ważne

W przypadku wyjmowania urządzenia pamięci masowej USB kliknij

prawym przyciskiem myszy ikonę USB na pasku zadań systemu

Windows i wybierz polecenie „[Eject] (Wysuń) <urządzenie>”, aby

poinformować system operacyjny, że musi przestać korzystać z

urządzenia, zanim zostanie ono wyjęte. Jeżeli się tego nie zrobi, może

nastąpić utrata danych lub uszkodzenie urządzenia zewnętrznego.

68 - Port USB typu C

Uwaga

Ważne

PORT USB TYPU C

Port USB typu C umożliwia łatwe podłączanie urządzeń przy użyciu

złącza USB typu C, np. dodatkowej pamięci masowej (tzn. napędu

zewnętrznego) lub innych kompatybilnych urządzeń.

Port typu C jest dwukierunkowy, złącza można wkładać dowolną

stroną do góry.

W przypadku komputerów Acer porty USB typu C obsługują standard do

USB 3.2 (SuperSpeed USB, 10 Gbps).

Inne urządzenia USB urządzenia ze złączem USB typu C są także

obsługiwane, jednak prędkość transferu może być obniżona, a niektóre

funkcje będą wyłączone (np. obsługa wideo przez Thunderbolt).

W przypadku wyjmowania urządzenia pamięci masowej USB kliknij

prawym przyciskiem myszy ikonę USB na pasku zadań systemu

Windows i wybierz polecenie „[Eject] (Wysuń) <urządzenie>”, aby

poinformować system operacyjny, że musi przestać korzystać z

urządzenia, zanim zostanie ono wyjęte. Jeżeli się tego nie zrobi, może

nastąpić utrata danych lub uszkodzenie urządzenia zewnętrznego.

Złącza wideo i audio - 69

Uwaga

Uwaga

ZŁĄCZA WIDEO I AUDIO

Dodaj zewnętrzny monitor do komputera za pomocą portu wideo.

Dostępny port wideo zależy od konfiguracji komputera.

Przyłączanie monitora

1.Sprawdź, czy wyłączony jest komputer i przycisk zasilania monitora.

2. Podłącz kabel wideo do portu monitora w komputerze.

3.Podłącz kabel zasilania monitora do odpowiednio uziemionego

gniazda ściennego.

4.Postępuj zgodnie z instrukcjami konfiguracji w podręczniku

użytkownika monitora.

5.Włącz zasilanie monitora, a następnie komputera.

6.Poprawna rozdzielczość i częstotliwość odświeżania powinna

zostać wykryta automatycznie. W razie potrzeby zmień ustawienia

wyświetlacza używane przez komputer.

Aby przejść do elementów sterujących ekranu, kliknij w dowolnym miejscu

pulpitu prawym klawiszem myszy i wybierz [Display settings] (Ustawienia

ekranu).

Słuchawki i mikrofon

Do podłączania urządzeń audio służy jedno lub więcej gniazd

3,5 milimetra.

Użyj gniazda słuchawkowego do podłączania słuchawek

stereofonicznych lub głośników aktywnych; podłączenie urządzenia

audio do portu słuchawek powoduje wyłączenie wbudowanych

głośników.

Podłącz zewnętrzny mikrofon do portu mikrofonu; podłączenie

mikrofonu powoduje wyłączenie wbudowanego mikrofonu.

Niektóre komputery mają pojedynczy port „kombi” pozwalający na użycie

zestawu słuchawkowego z jednym stykiem z wbudowanym mikrofonem.

Takie zestawy słuchawkowe są najczęściej używane do smartfonów.

70 - HDMI

HDMI

HDMI (High-Definition Multimedia Interface) jest wysokiej jakości

interfejsem do cyfrowych sygnałów audio/wideo. HDMI przy użyciu

jednego kabla umożliwia podłączenie dowolnego zgodnego źródła

cyfrowego sygnału audio/wideo, np. komputera, urządzenia

abonenckiego telewizji cyfrowej (set-top box), odtwarzacza DVD i

odbiornika audio/wideo do dowolnego zgodnego cyfrowego monitora

audio i/lub wideo, takiego jak telewizor cyfrowy (DTV).

Dzięki temu, że kabel jest jeden, łatwiej utrzymać porządek. Pozwala

to też na łatwe podłączenie i uzyskanie możliwie najlepszej jakości

dźwięku i obrazu.

Masz pytania?

W tej części można znaleźć:

• Często zadawane pytania

• Informacje dotyczące rozwiązywania problemów

• Jak chronić się, będąc w trybie online

• Gdzie znaleźć informacje kontaktowe do centrum serwisowego

firmy Acer

72 - Często zadawane pytania

CZĘSTO ZADAWANE PYTANIA

Poniżej zamieszczona jest lista możliwych sytuacji, które mogą

wystąpić podczas użytkowania komputera. Do każdej z tych sytuacji

dołączone są łatwe sposoby rozwiązania problemu.

Włączyłem zasilanie, ale komputer nie startuje ani nie uruchamia

się.

Sprawdź, czy komputer jest zasilany (jeśli komputer ma wskaźnik

zasilania, nie będzie on świecił). W przypadku braku zasilania,

sprawdź, co następuje:

• Jeżeli pracujesz na zasilaniu bateryjnym, akumulator może być

rozładowany w stopniu uniemożliwiającym zasilanie komputera.

Podłącz zasilacz prądu przemiennego w celu doładowania pakietu

akumulatora. Przed podjęciem ponownej próby włączenia

komputera może być konieczne odczekanie kilku minut.

• Upewnij się, że zasilacz prądu przemiennego jest prawidłowo

przyłączony do komputera i gniazdka elektrycznego.

Jeśli komputer jest zasilany, sprawdź, co następuje:

• Czy do komputera jest podłączone urządzenie pamięci masowej

USB (Napęd USB, napęd CD lub smartfon)? Odłącz je i naciśnij

klawisze Ctrl + Alt + Del, aby ponownie uruchomić system.

Na ekranie nic się nie wyświetla.

System zarządzania energią automatycznie wyłącza wyświetlanie

obrazu w celu oszczędzania energii. Naciśnij dowolny przycisk, aby

przywrócić wyświetlanie.

Jeżeli po naciśnięciu klawisza obraz nadal nie wyświetla się, mogą

być trzy przyczyny takiego stanu:

• Poziom jasności jest zbyt niski. Użyj skrótu Zwiększenie jasności,

aby wyregulować poziom jasności.

• Urządzenie wyświetlania może być przełączone na zewnętrzny

monitor. Naciśnij klawisz skrótu przełączania wyświetlania, aby

przełączyć wyświetlanie z powrotem na komputer.

• Komputer może być w trybie [Sleep] (Uśpij) lub [Hibernate]

(Hibernacja) (jeśli występuje dioda LED, będzie migać). Naciśnij i

zwolnij przycisk zasilania, aby przywrócić normalny tryb pracy.

Często zadawane pytania - 73

Uwaga

Brak dźwięku z komputera.

Sprawdź:

• Możliwe, że głośność została wyciszona. Sprawdź ikonę sterowania

głośnością (głośnik) znajdującą się na pasku zadań. Jeśli ikona jest

przekreślona, kliknij ją i przeciągnij suwak w prawo w celu

zwiększenia głośności.

• Możliwe zbyt duże obniżenie poziomu głośności. Sprawdź głośność

na ikonie sterowania głośnością (głośnik) znajdującej się na pasku

zadań. Do ustawienia głośności możesz również użyć klawiszy

skrótu regulacji głośności.

• Jeżeli słuchawki na głowę, słuchawki na uszy lub zewnętrzne

głośniki są podłączone do gniazda słuchawek komputera,

automatycznie wyłączane są głośniki wewnętrzne.

Klawiatura nie reaguje.

Spróbuj przyłączyć zewnętrzną klawiaturę do portu USB komputera.

Jeżeli zewnętrzna klawiatura działa, należy skontaktować się z

dostawcą lub autoryzowanym centrum serwisowym, ponieważ

możliwe jest obluzowanie kabli klawiatury wewnętrznej.

Drukarka nie działa.

• Upewnij się, że drukarka jest podłączona do gniazda zasilania oraz,

że jest włączona.

• Upewnij się, czy kabel sygnałowy drukarki jest pewnie przyłączony

do portu USB komputera oraz do odpowiedniego portu drukarki.

Chcę przywrócić pierwotne ustawienia mojego komputera.

Jeżeli używany system jest wersją wielojęzyczną, system operacyjny i język

wybrane przy pierwszym włączeniu systemu będą jedynymi opcjami

dostępnymi w przyszłych operacjach odzyskiwania.

Proces przywracania pomaga przywrócić oryginalne oprogramowanie

na dysku C, jakie było zainstalowane przy zakupie komputera.

74 - Często zadawane pytania

Ostrzeżenie

Uwaga

Twój dysk C: zostanie sformatowany i zostaną usunięte wszystkie

dane. Ważne jest wykonanie kopii zapasowej wszystkich danych przed

użyciem tej opcji.

Przed wykonaniem operacji przywracania, należy sprawdzić

ustawienia BIOS.

1.Jeśli występuje ustawienie D2D Recovery w opcji Main, upewnij

się, że ma wartość Enabled.

2.Zakończ program narzędziowy BIOS zapisując zmiany. System

zostanie ponownie uruchomiony.

Aby uzyskać dostęp do programu narzędziowego BIOS, naciśnij klawisz F2,

kiedy zobaczysz logo Acer podczas rozruchu.

Aby dowiedzieć się więcej, zobacz patrz Przywracanie danych

komputera na stronie 31.

Zgłaszanie potrzeby obsługi serwisowej

Międzynarodowa gwarancja podróżnego (International Travelers

Warranty; ITW)

Komputer jest zabezpieczony poprzez Międzynarodowa gwarancja

podróżnego (International Travelers Warranty; ITW) dającą

zabezpieczenie komputera podczas podróży. Wraz z komputerem

jest dostarczany paszport ITW. Zawiera on wszystkie niezbędne

informacje na temat programu ITW. Lista dostępnych,

autoryzowanych centrów serwisowych znajduje się w podręcznym

informatorze. Należy uważnie przeczytać paszport.

Aby można było skorzystać z usług naszych centrów serwisowych,

paszport ITW należy mieć zawsze przy sobie, szczególnie podczas

podróży. Do dokumentu ITW dołącz dowód zakupu.

Jeżeli w docelowym kraju podróży nie ma centrum serwisowego ITW,

autoryzowanego przez firmę Acer, pomoc można uzyskać kontaktując

się z naszymi biurami na całym świecie. Odwiedź stronę

www.acer.com.

Często zadawane pytania - 75

Zanim zatelefonujesz

Przed połączeniem telefonicznym z serwisem online Acer należy

przygotować następujące informacje oraz pozostawać przy

komputerze podczas rozmowy. Pomoc użytkownika pozwoli skrócić

czas rozmowy telefonicznej oraz udzielić bardziej skutecznej pomocy

w rozwiązaniu problemu. Jeżeli komputer generuje komunikaty o

błędach lub dźwięki, należy zapisać je, tak jak są wyświetlane na

ekranie (lub zanotować ilość i kolejność dźwięków).

Wymagane jest podanie następujących informacji:

Imię i nazwisko:

Adres:

Numer telefonu:

Typ i model komputera:

Numer seryjny:

Data zakupu:

C

ZĘSTO ZAD

A

76 - Często zadawane pytania

Rozwiązywanie problemów

W rozdziale tym znajdują się porady dotyczące postępowania w

przypadku wystąpienia typowych problemów z systemem. Należy je

przeczytać przed zwróceniem się o pomoc do pracownika pomocy